주:

- 이 사용지침서에서는 Oracle Cloud에 액세스해야 합니다. 무료 계정에 등록하려면 Oracle Cloud Infrastructure Free Tier 시작하기를 참조하십시오.

- Oracle Cloud Infrastructure 인증서, 테넌시 및 구획에 예제 값을 사용합니다. 실습을 완료할 때 이러한 값을 클라우드 환경과 관련된 값으로 대체하십시오.

두 테넌트와 해당 동적 경로 지정 게이트웨이 간에 RPC 접속 설정

소개

다중 테넌트 Oracle Cloud Infrastructure(OCI) 환경에서 서로 다른 테넌트 간 안전하고 효율적인 통신을 가능하게 하는 것은 하이브리드 및 분산 네트워크 아키텍처에 매우 중요합니다. 이를 위한 한 가지 방법은 두 테넌트와 해당 DRG(동적 경로 지정 게이트웨이) 간에 RPC(원격 피어링 연결)를 설정하는 것입니다.

목표

- 별도의 OCI 테넌트에서 두 DRG 간 RPC를 구성하여 네트워크 간 원활한 연결을 보장합니다. 마지막으로 테넌트 간 보안 트래픽 흐름을 허용하는 작동 가능한 RPC 설정을 통해 OCI에서 강력한 멀티 테넌트 아키텍처를 구축할 수 있습니다.

필수 조건

-

두 개의 OCI 테넌트에 대한 액세스: 네트워킹 구성요소를 구성하려면 두 OCI 테넌트의 관리자 또는 적절한 권한이 필요합니다.

-

두 테넌트의 DRG: 각 테넌트에는 DRG가 이미 생성되어 VCN(가상 클라우드 네트워크)에 연결되어 있어야 합니다.

-

지역 호환성: DRG는 RPC를 지원하는 동일하거나 서로 다른 OCI 상용 리전에 있어야 합니다. 리전 간 RPC가 지원되지만 두 리전에 모두 액세스할 수 있어야 합니다. 요청자는 수락자 영역에 가입해야 합니다.

-

공용 또는 전용 연결: 전용 IP를 통한 통신을 허용할지 여부를 결정하고 충돌을 피하기 위해 적절한 서브넷 CIDR 블록이 계획되어 있는지 확인합니다.

-

VCN 및 라우팅 구성: 두 테넌트의 VCN에 RPC를 통한 트래픽을 허용하도록 라우팅 테이블과 보안 목록이 적절히 구성되어 있어야 합니다.

-

교차 테넌트 피어링 정책: Oracle Cloud Infrastructure Identity and Access Management(OCI IAM) 정책이 적용되어 다양한 OCI 테넌트에서 DRG 피어링을 허용하는지 확인합니다. 신뢰를 설정하기 위해 두 테넌트에 대한 정책을 정의해야 할 수도 있습니다.

작업 1: 요청자 및 수락자 테넌트 확인

OCI(Oracle Cloud Infrastructure)에서 클라우드 간 통신 또는 리소스 공유를 설정할 때는 OCI IAM 정책 측면에서 요청자인 테넌트와 수락자인 테넌트를 정의하는 것이 중요합니다. 이러한 롤은 사용자, 그룹 및 구획에 대한 권한을 정의하는 OCI IAM 정책에 따라 관리됩니다.

OCI IAM 정책 내에서 요청자 및 수락자 롤을 명확하게 정의함으로써 OCI 테넌트 및 구획 전체에서 리소스에 대한 보안 및 제어된 액세스를 허용하도록 권한이 올바르게 설정되었는지 확인합니다. 두 테넌트는 적절한 권한이 부여되고 보안 모범 사례를 준수하는 방식으로 OCI IAM 정책이 설정되도록 함께 작동해야 합니다.

-

요청자 테넌트: 요청자는 다른 OCI 테넌트 또는 컴파트먼트에서 리소스에 대한 액세스 요청을 시작하는 OCI 테넌트(또는 테넌트 내의 특정 컴파트먼트)입니다. 요청자의 OCI IAM 정책은 수락자의 리소스에 액세스하는 데 필요한 권한을 부여해야 합니다. 예를 들어, 요청자는 사용자가 수락자 테넌트의 리소스에 액세스할 수 있도록 허용하는 정책을 만들어야 할 수 있습니다.

또한 요청자는 요청을 하는 사용자 또는 그룹에 올바른 OCI IAM 롤이 지정되었는지 확인해야 합니다.

-

수락자 테넌트: 수락자는 액세스 요청을 수신하고 요청자에게 필요한 권한을 부여하는 OCI 테넌트(또는 컴파트먼트)입니다. 수락자의 OCI IAM 정책은 요청자가 수행할 수 있는 작업과 액세스 가능한 리소스를 정의해야 합니다. 또한 수락자의 정책은 해당 요청을 수락할 수 있는 사용자 또는 그룹을 지정하여 액세스가 안전하게 관리되도록 해야 합니다.

승인자는 액세스 권한 부여 외에도 OCI IAM 정책을 구성하여 요청자에게 권한이 부여된 작업을 지정하고 적절한 범위 및 최소 권한 원칙을 준수해야 합니다.

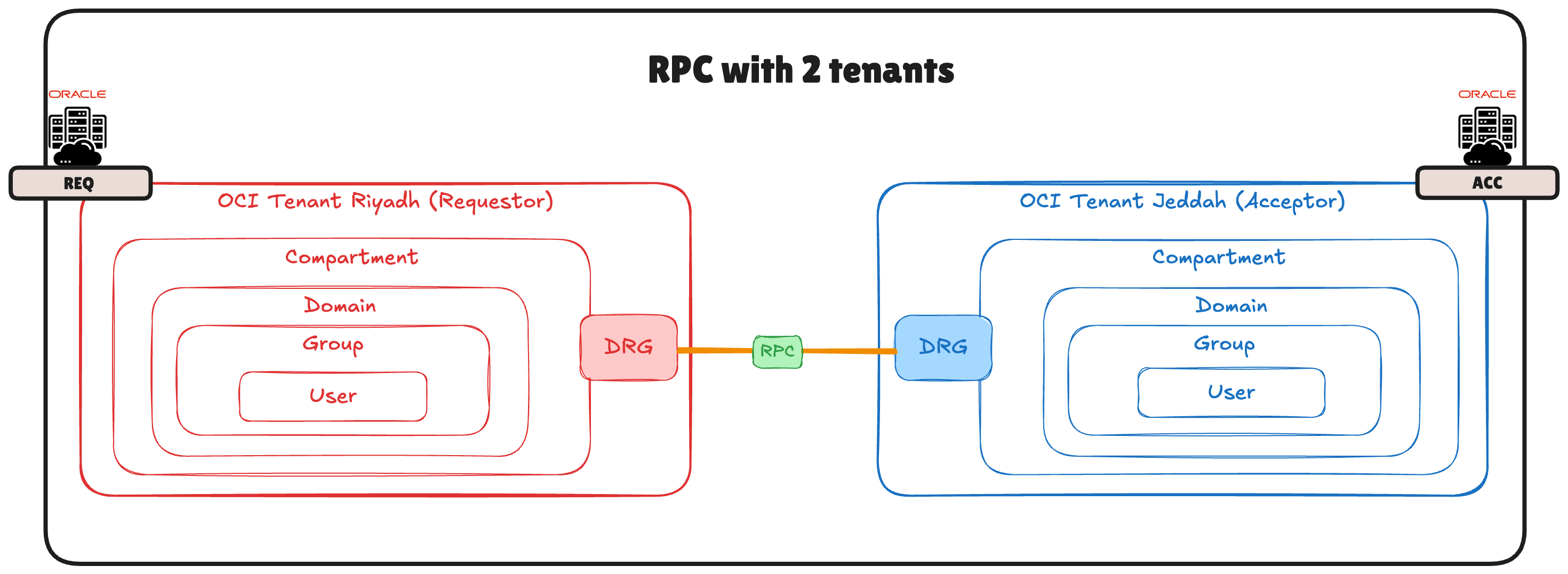

다음 이미지는 RPC와 서로 연결된 두 테넌트의 예를 보여줍니다. 여기서 한 테넌트는 요청자(REQ)로 정의되고 다른 테넌트는 수락자(ACC)입니다.

작업 2: 요청자 영역에 수락자 영역 가입

두 OCI 테넌트 간에 RPC를 설정하는 컨텍스트에서 요청자는 수락자 테넌트 영역에 가입해야 하지만 수락자는 요청자 영역에 가입할 필요가 없습니다. 그 이유는 다음과 같습니다.

요청자가 수락자 테넌트에 가입해야 하는 이유:

-

통신 시작: 요청자 테넌트는 수락자 테넌트로 요청을 전송하여 RPC를 시작하는 엔티티입니다. 이 통신을 허용하려면 요청자가 수락자에 가입하여 수락자의 네트워크 및 서비스를 인식하고 연결할 수 있도록 해야 합니다.

-

신뢰 및 연결 설정: 수락자 테넌트에 가입함으로써 요청자 테넌트는 수락자 환경과 상호 작용하는 데 필요한 신뢰 및 연결을 설정합니다. 구독을 통해 요청자가 피어링 연결을 통해 트래픽 및 요청을 수락자의 서비스에 올바르게 라우팅할 수 있습니다.

수락자가 요청자 테넌트에 가입할 필요가 없는 이유:

-

수동 수락자 역할: 수락자 테넌트는 요청자 테넌트에서만 요청을 수신하며 통신을 시작하지 않습니다. 수락자는 요청자의 요청에 대해서만 응답하므로 요청자에 가입할 필요가 없습니다. 수신 요청을 처리하도록 액세스 및 구성하기만 하면 됩니다.

-

단방향 통신: 일반적으로 RPC는 요청자가 개시자인 단방향 통신 플로우로 설정됩니다. 수신자는 송신 연결을 시작하거나 관리할 필요가 없으므로 요청자 테넌트에 가입할 필요가 없습니다.

요약하자면, 요청자는 RPC를 시작하고 연결을 설정하기 위해 수락자에 가입해야 하며, 수락자는 요청에 응답하도록만 구성되어야 하며 요청자 테넌트에 가입할 필요가 없습니다.

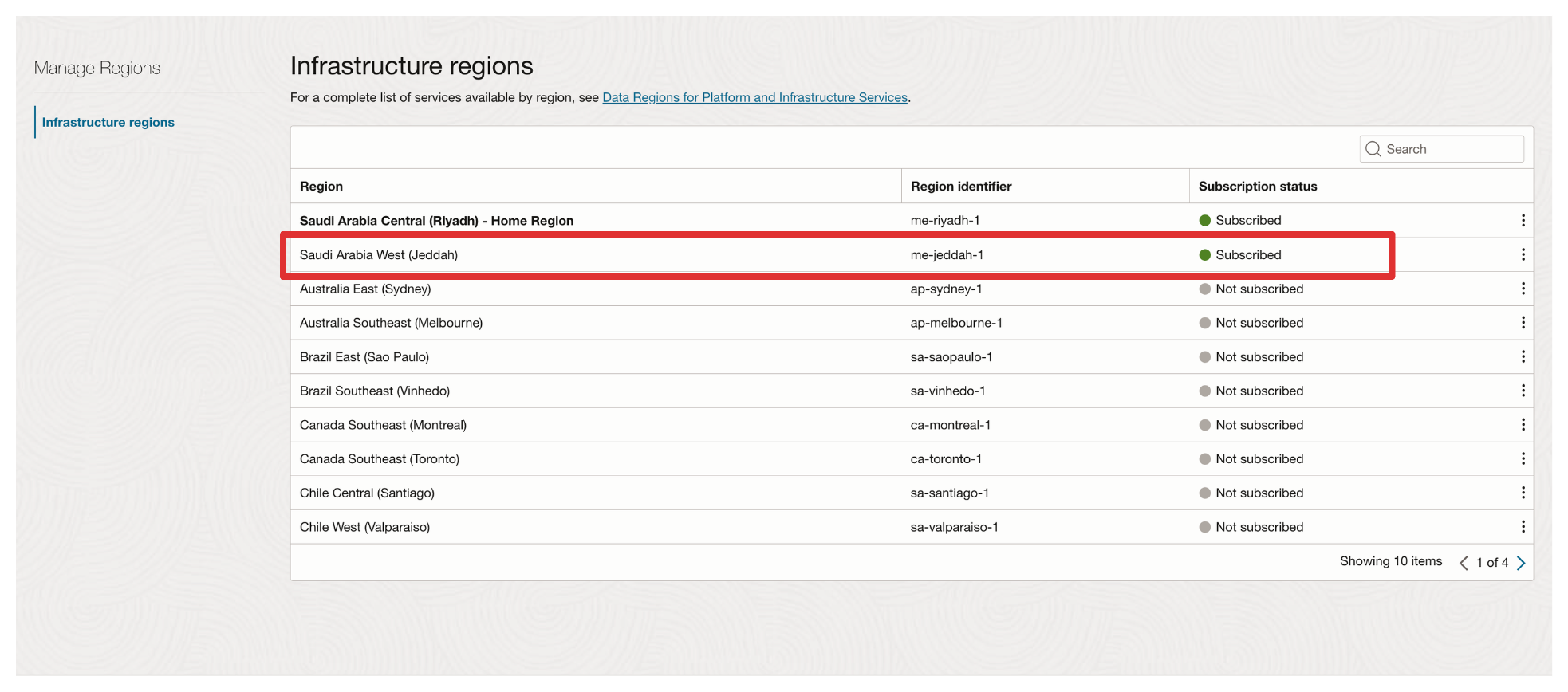

다음 이미지에서는 Requestors OCI Console의 예를 볼 수 있습니다. Requestor는 Acceptors 영역에 가입되어 있습니다.

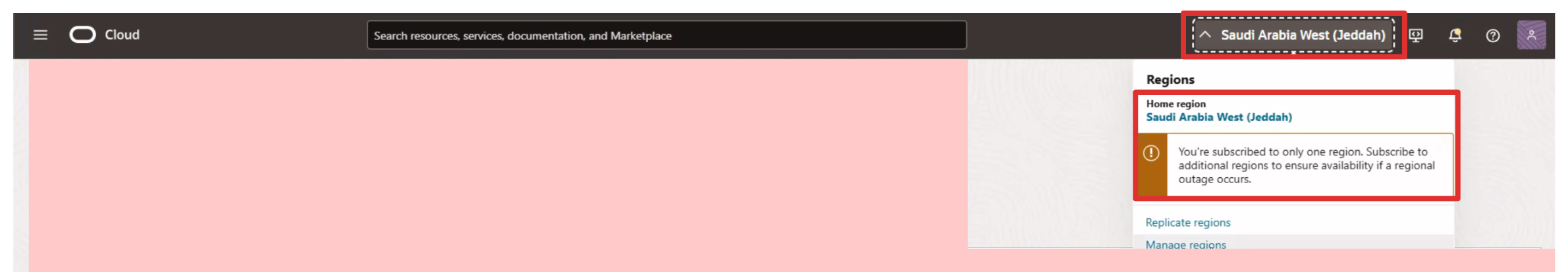

다음 이미지에서는 Acceptors OCI Console의 예를 볼 수 있습니다. Acceptors는 Requestors 영역에 가입되어 있지 않습니다.

작업 3: 필요한 파라미터 수집

요청자 및 수락자 측에 대한 OCI IAM 정책을 생성하는 데 필요한 매개변수를 수집합니다. 다음은 OCI에서 원격 프로시저 호출 액세스를 설정할 때 수락자 및 요청자 테넌트에 대한 OCI IAM 정책에 필요한 필드를 보여주는 표입니다.

| 필수 정보 | 요청자 테넌트 | 수락자 테넌트 |

|---|---|---|

| 테넌시 OCID | X | X |

| 그룹 이름 | X | |

| 그룹 OCID | X | |

| 컴파트먼트 이름 | X | X |

OCI IAM 정책을 생성하기 전에 양쪽에서 이 정보가 수집되었는지 확인하십시오.

작업 4: 요청자 및 수락자측에서 OCI IAM 정책 생성 및 구성

RPC 작동을 위한 공식 OCI IAM 정책 설명서는 Remote Peering with an Upgraded DRG에서 확인할 수 있습니다.

정책을 살펴보면 요청자에 대한 OCI IAM 정책에서 수락자의 일부 정보가 필요하며, 수락자 OCI IAM 정책의 경우 요청자의 일부 정보가 필요합니다. 이로 인해 정책을 만드는 것이 혼란스러울 수 있으며 정책이 올바르지 않으면 RPC가 실행되지 않고 문제 해결이 어려울 수 있습니다.

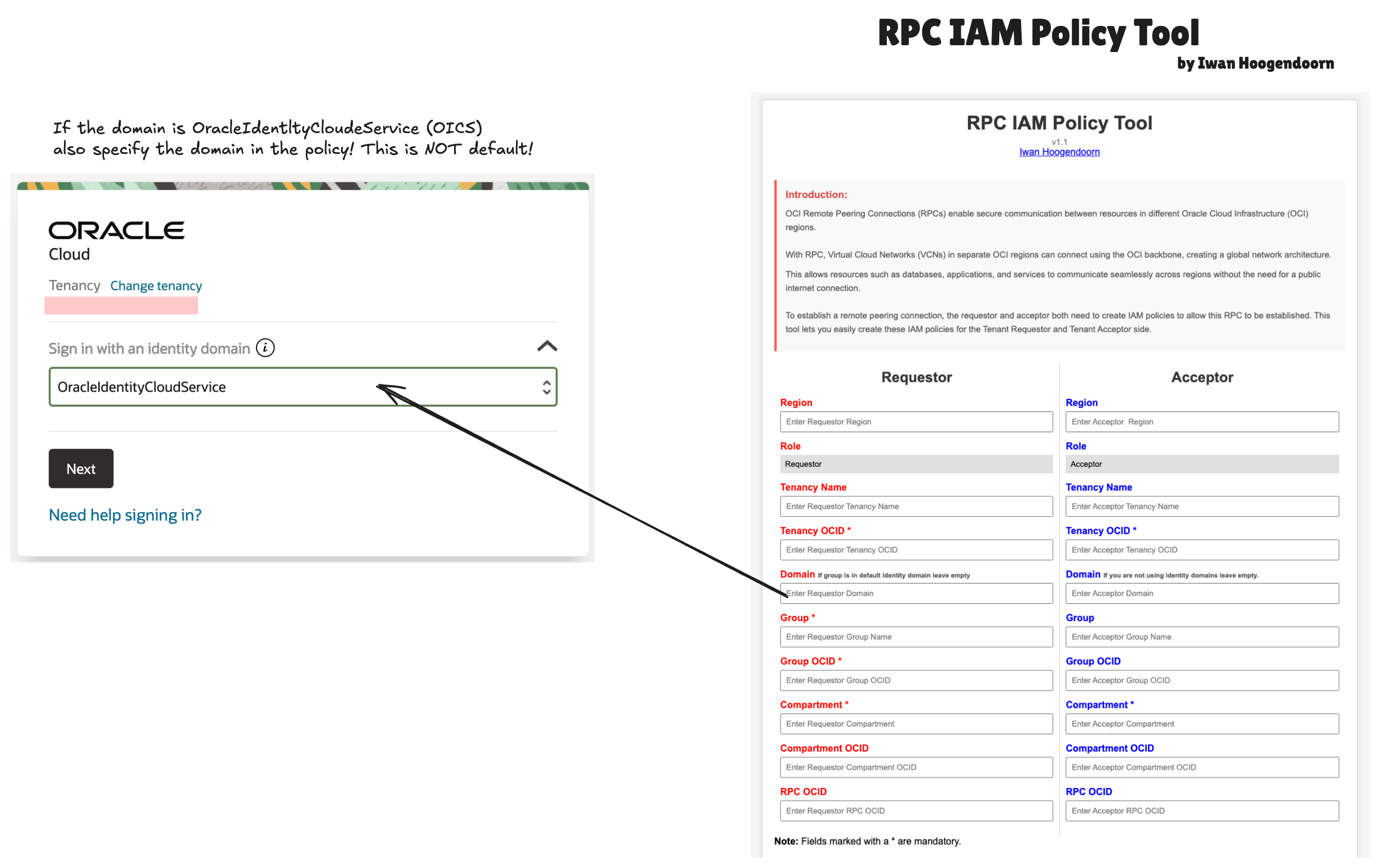

이 문제를 해결하기 위해 RPC IAM 정책 도구를 만들었습니다. 사용 가능한 RPC 네트워크 아키텍처가 더 많지만 RPC IAM 정책 도구는 각 테넌트에 고유한 DRG가 있는 두 개의 서로 다른 OCI 테넌트 간에 RPC를 생성하려는 경우에만 사용할 수 있습니다.

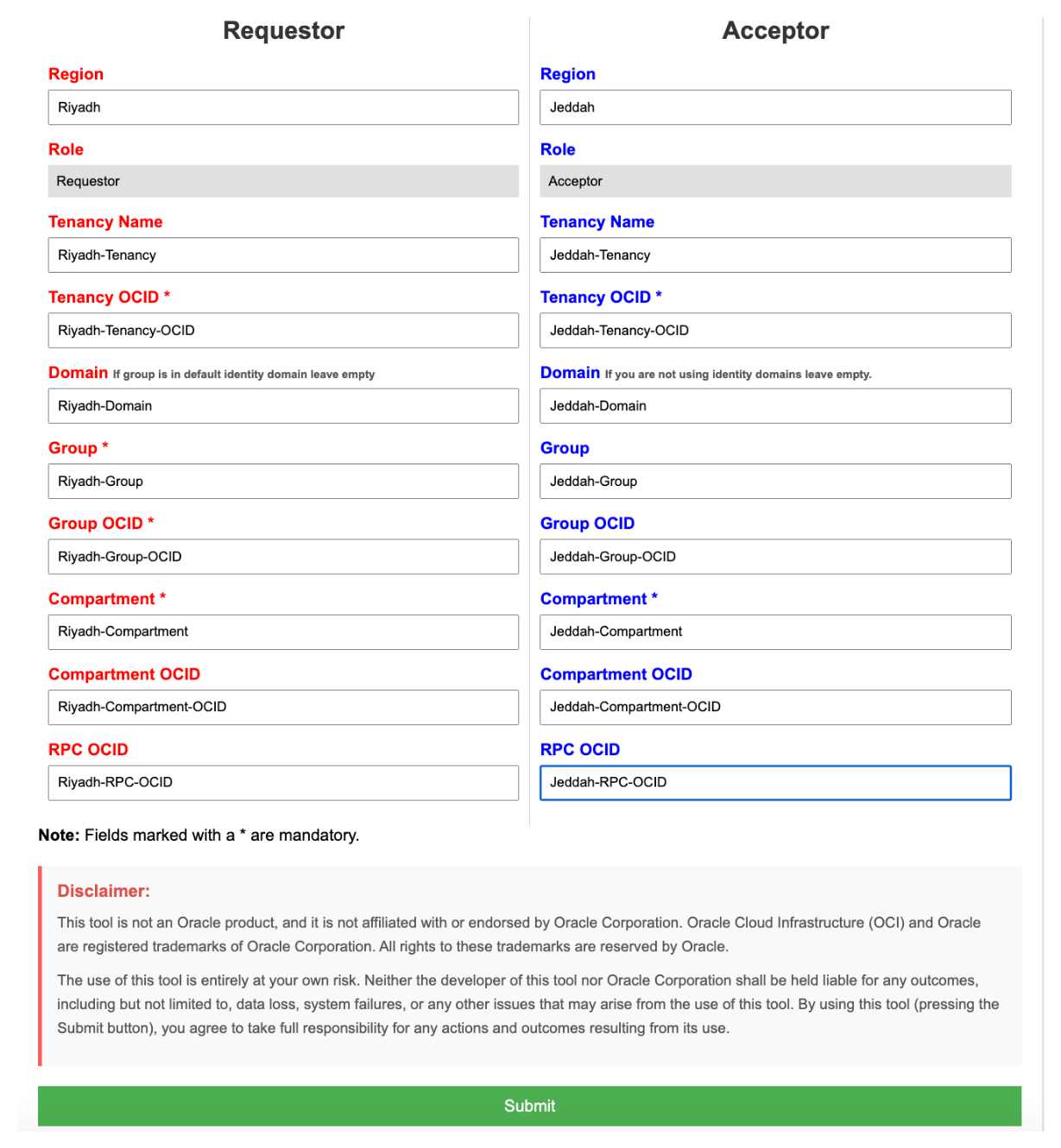

다음 이미지에는 RPC IAM Policy Tool에서 필요한 모든 세부 정보를 삽입할 수 있는 양식이 표시됩니다. 이 양식에서는 실제로 필요한 추가 정보를 요구하지만, 수락자 및 요청자 측에서 RPC 및 OCI IAM 정책 구성을 시작하기 전에 모든 정보를 한 곳에 보관하는 것이 좋습니다.

요청자 정보 및 매개변수는 빨간색으로 표시되고 수락자 정보 및 매개변수는 파란색으로 표시됩니다.

다음 이미지는 채워진 모든 정보의 예를 보여줍니다. 모든 필수 필드를 입력하고 제출을 누릅니다.

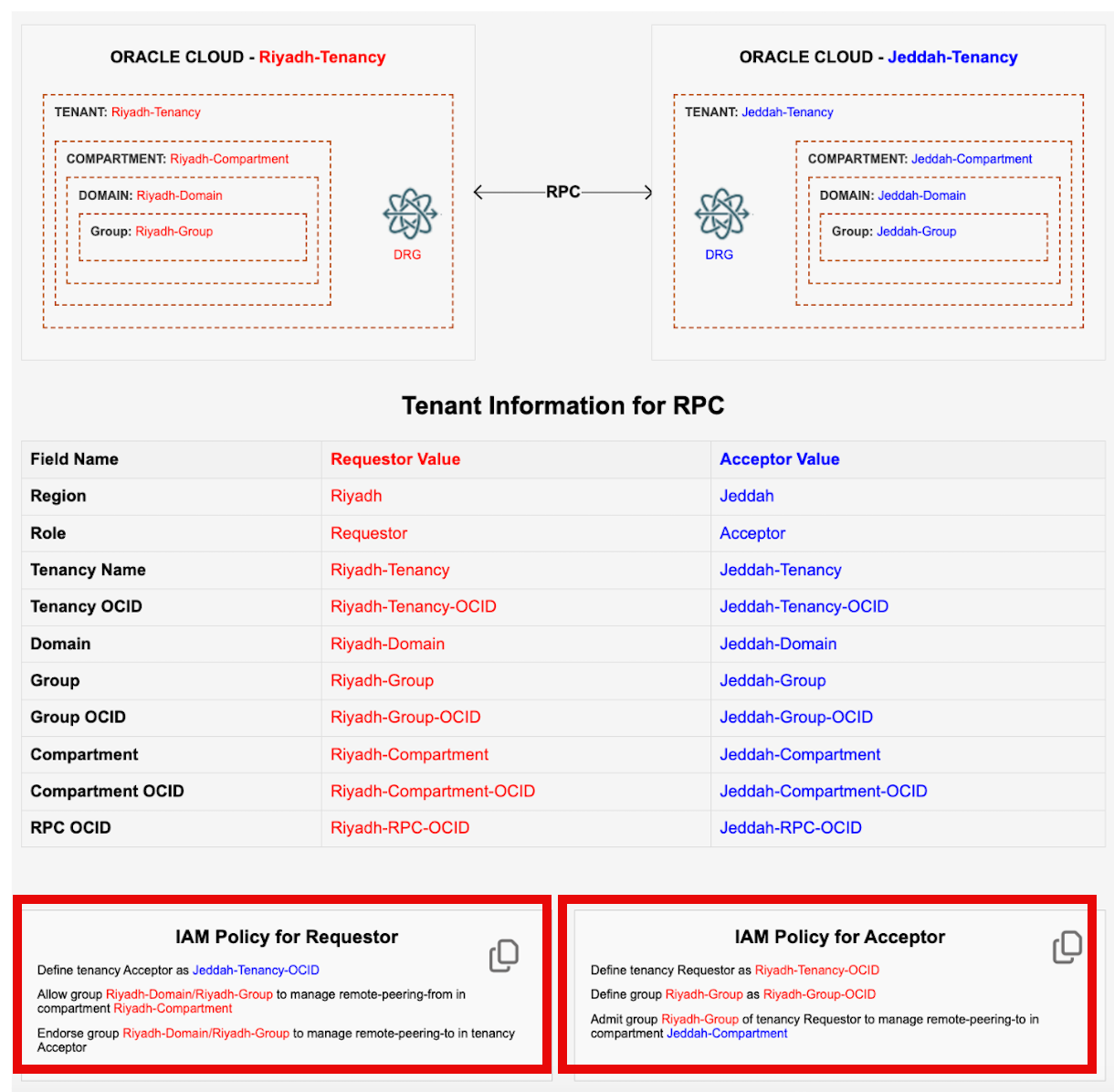

이 도구는 다음 정보를 생성합니다.

- 사물을 투시하는 데 사용한 매개변수가 있는 다이어그램입니다.

- 사용한 모든 매개변수가 포함된 테이블입니다(이 항목을 스크린샷으로 찍거나 나중에 참조할 수 있도록 메모에 복사하여 붙여넣을 수 있음).

- 요청자에 대한 OCI IAM 정책입니다.

- 수락자에 대한 OCI IAM 정책입니다.

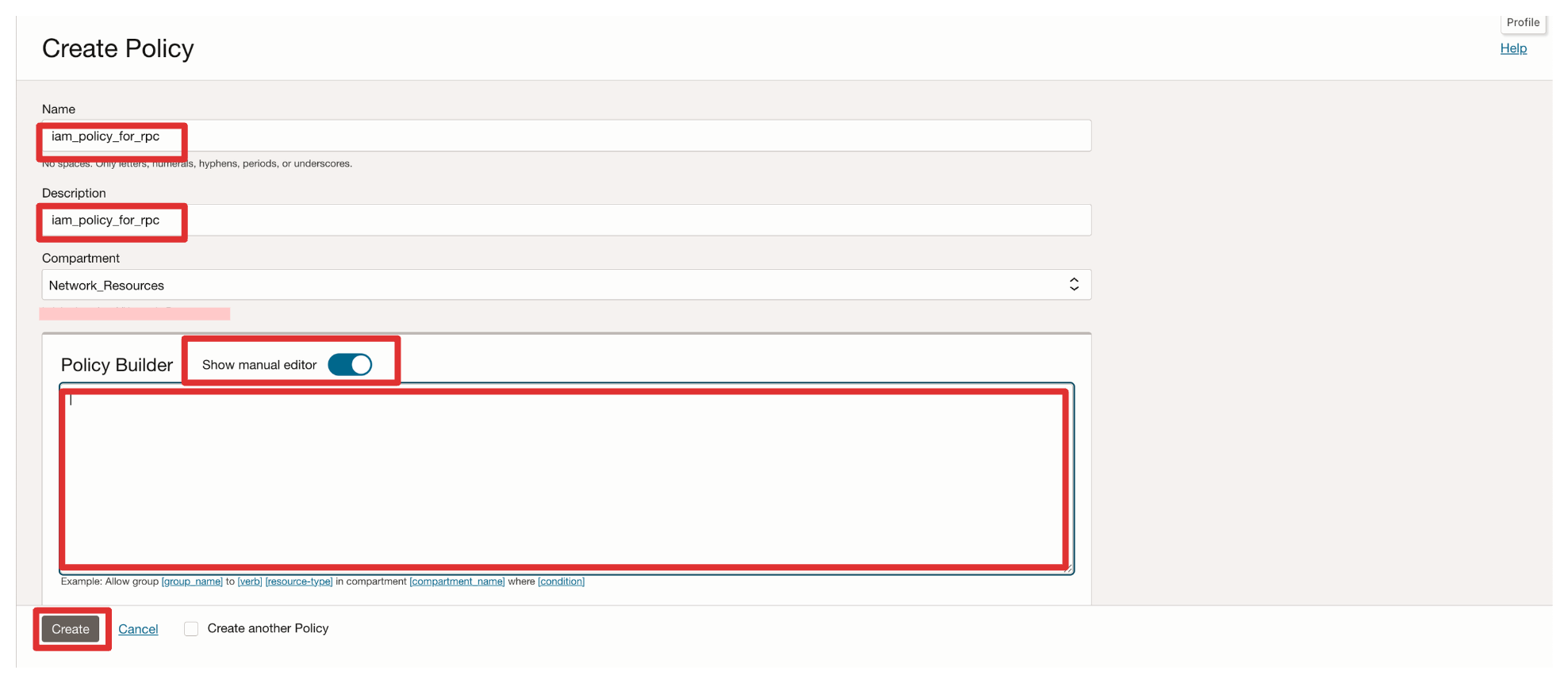

작업 4.1: 요청자측에서 OCI IAM 정책 생성 및 구성

-

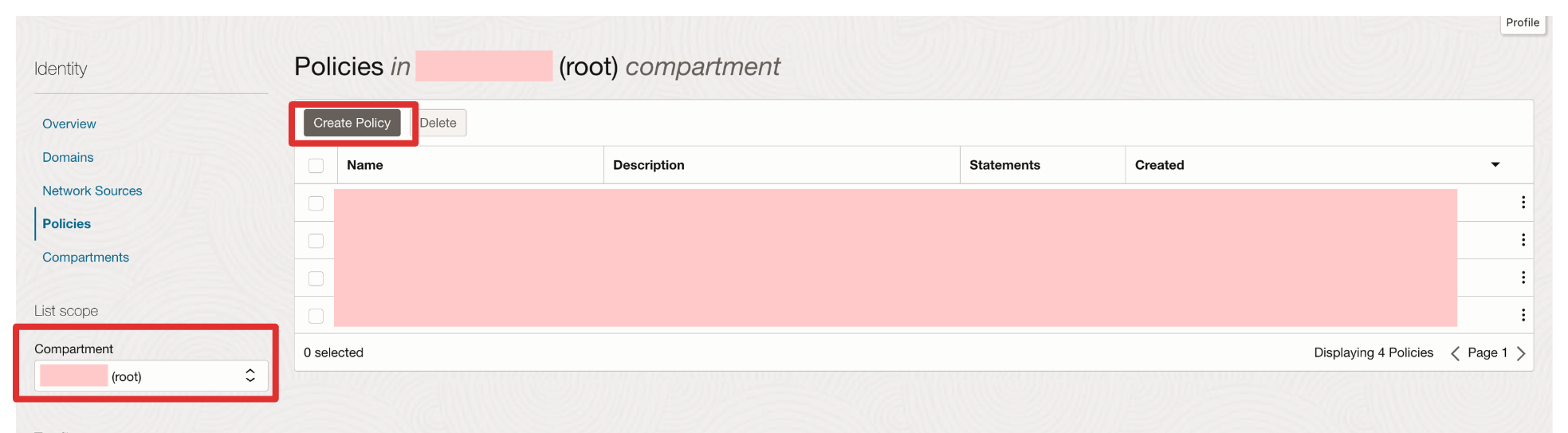

OCI 콘솔에 로그인하고 ID 및 보안으로 이동한 다음 정책을 누릅니다.

-

루트 컴파트먼트를 선택하고 정책 생성을 누릅니다.

-

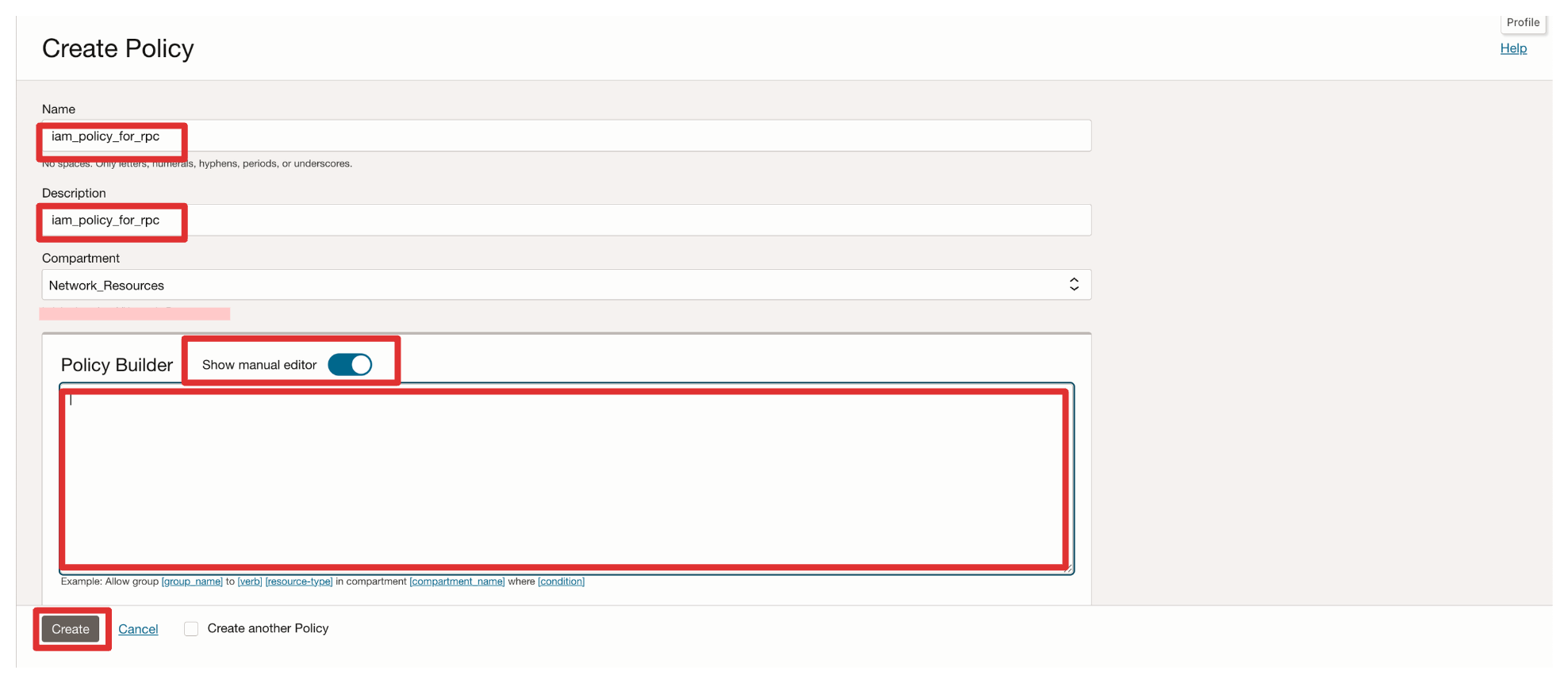

다음 정보를 입력하고 생성을 누릅니다.

- 정책에 대한 이름 및 설명을 입력합니다.

- 수동 편집기 표시를 선택합니다.

- 요청자 측의 정책 문을 정책에 복사/붙여넣습니다.

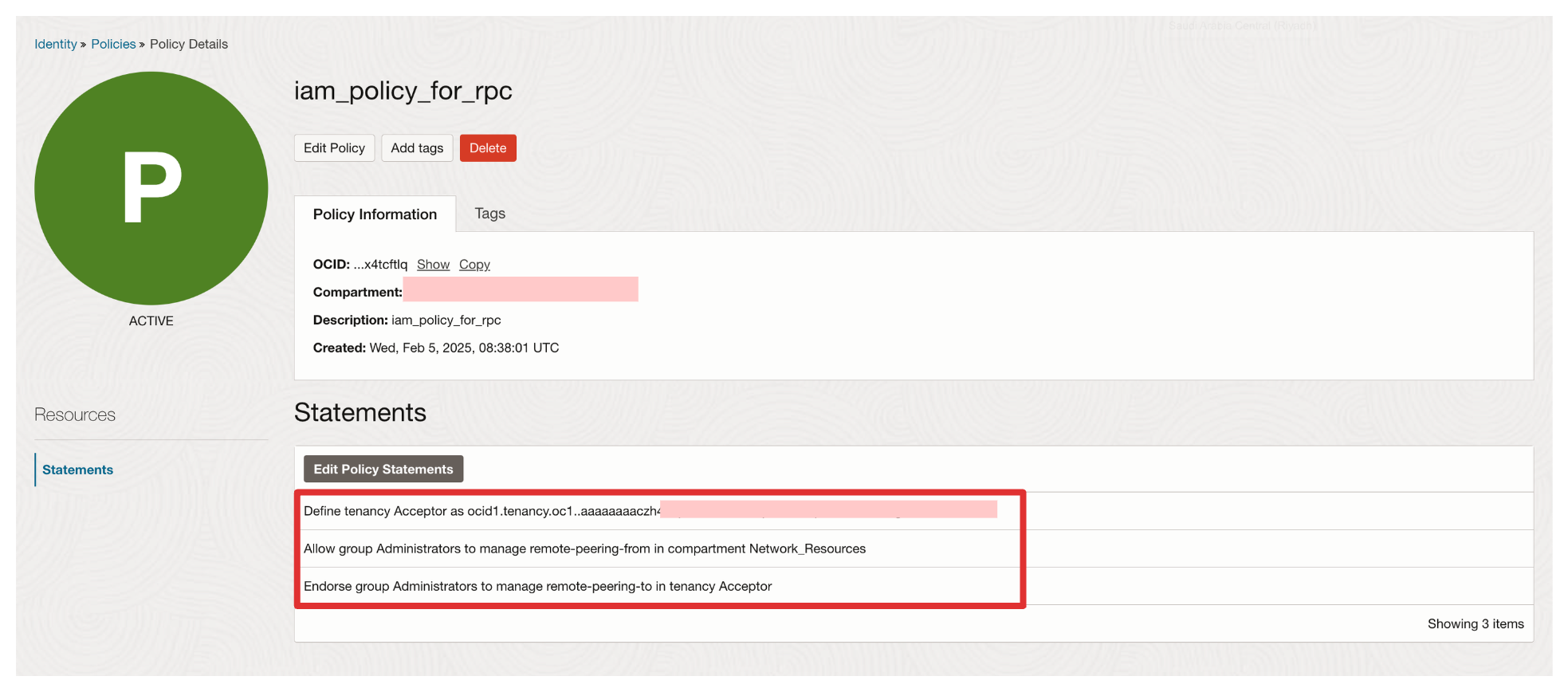

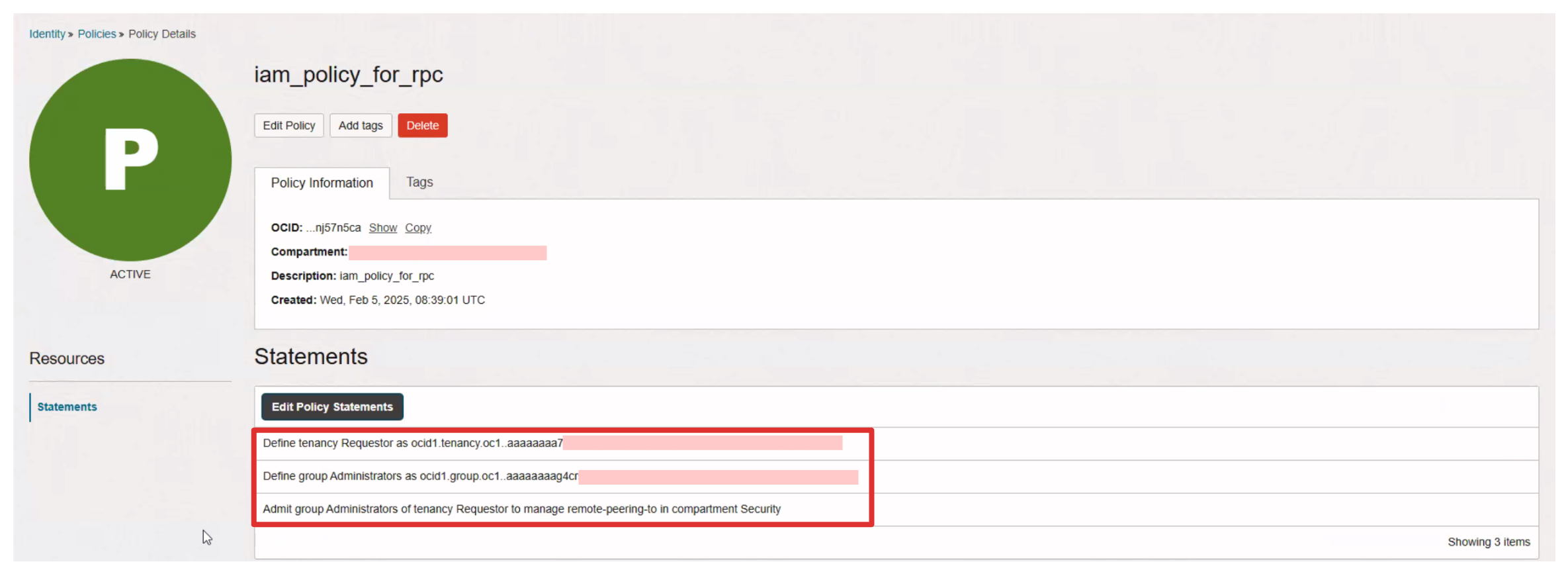

정책을 생성하면 구성된 정책 문이 표시됩니다.

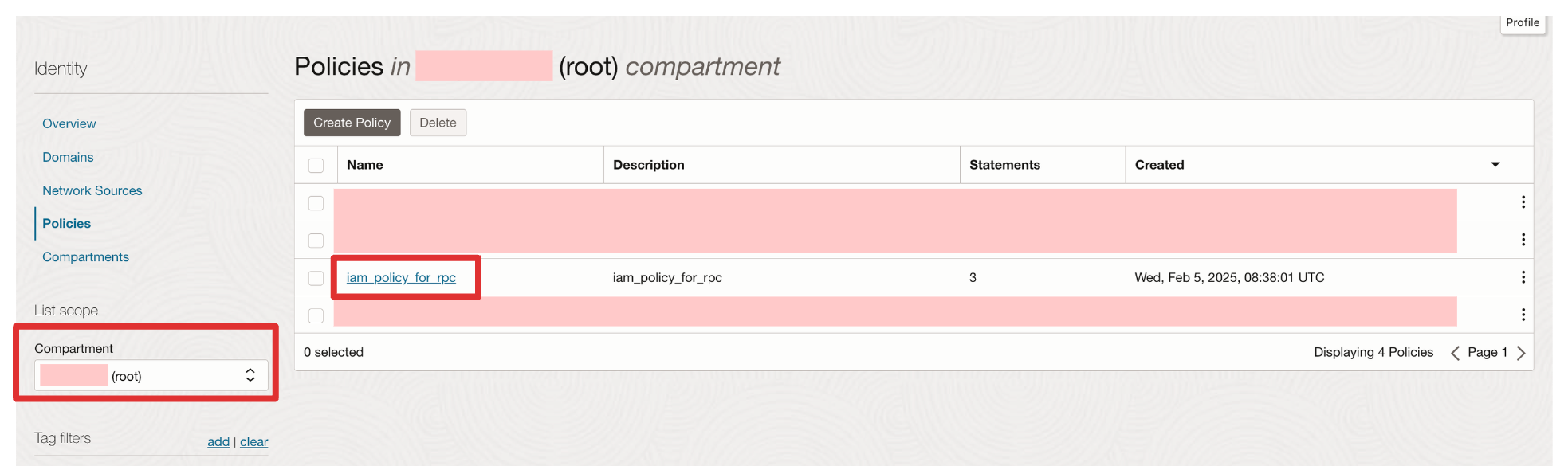

정책 개요 페이지로 돌아가면 구성된 정책이 표시됩니다.

작업 4.2: 수락자측에서 OCI IAM 정책 생성 및 구성

-

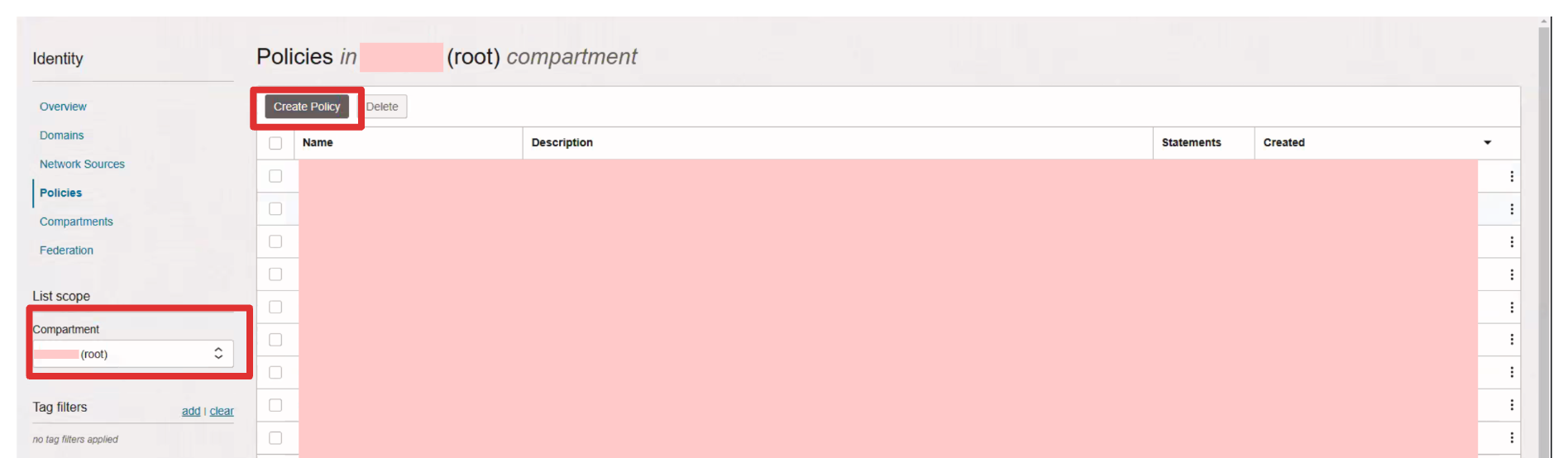

OCI 콘솔에 로그인하고 ID 및 보안으로 이동한 다음 정책을 누릅니다.

-

루트 컴파트먼트를 선택하고 정책 생성을 누릅니다.

-

다음 정보를 입력하고 생성을 누릅니다.

- 정책에 대한 이름 및 설명을 입력합니다.

- 수동 편집기 표시를 선택합니다.

- 수락자 측에 대한 정책 문을 정책에 복사/붙여넣습니다.

정책을 생성하면 구성된 정책 문이 표시됩니다.

정책 개요로 돌아가면 구성된 정책이 표시됩니다.

작업 5: 요청자 및 수락자측의 DRG에 DRG 연결 구성

요청자 및 수락자 측에서 RPC를 생성해야 합니다.

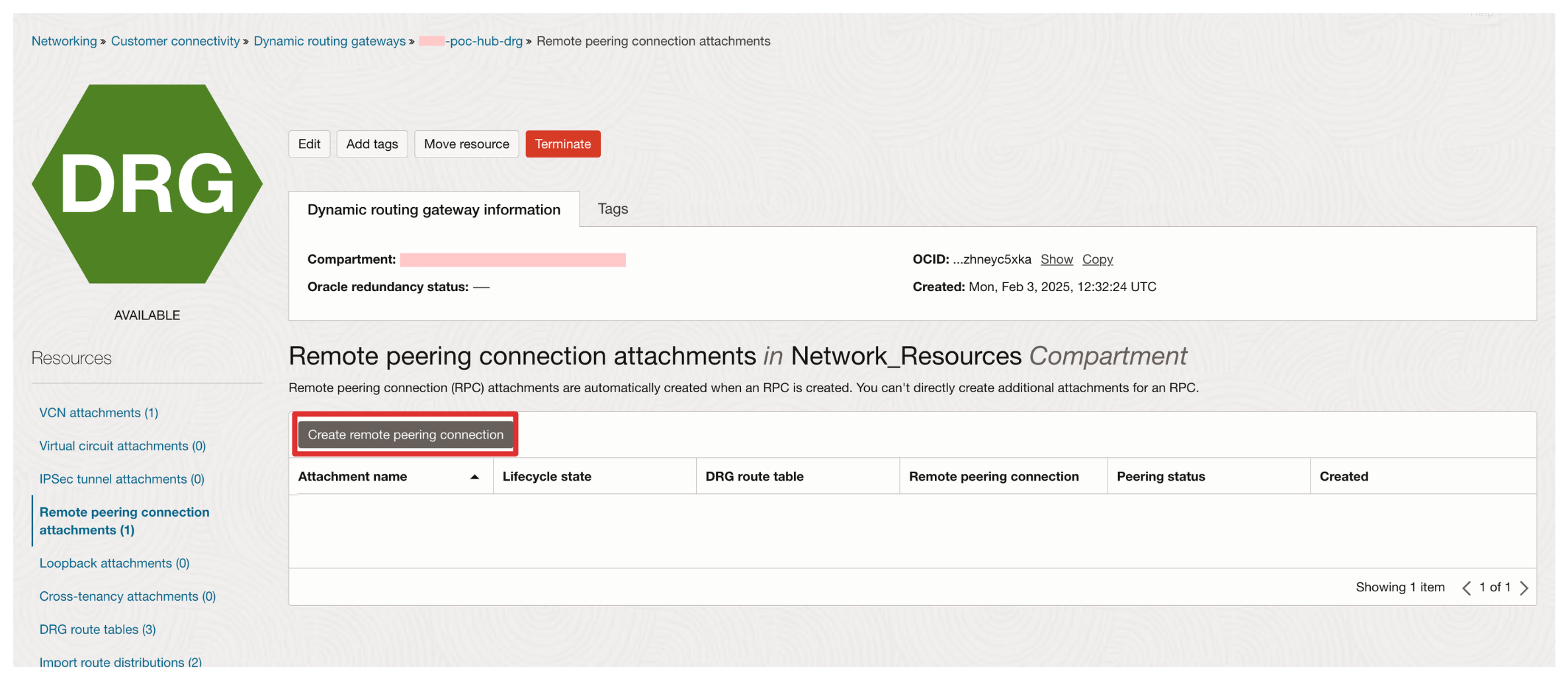

작업 5.1: 요청자측에서 RPC 생성

-

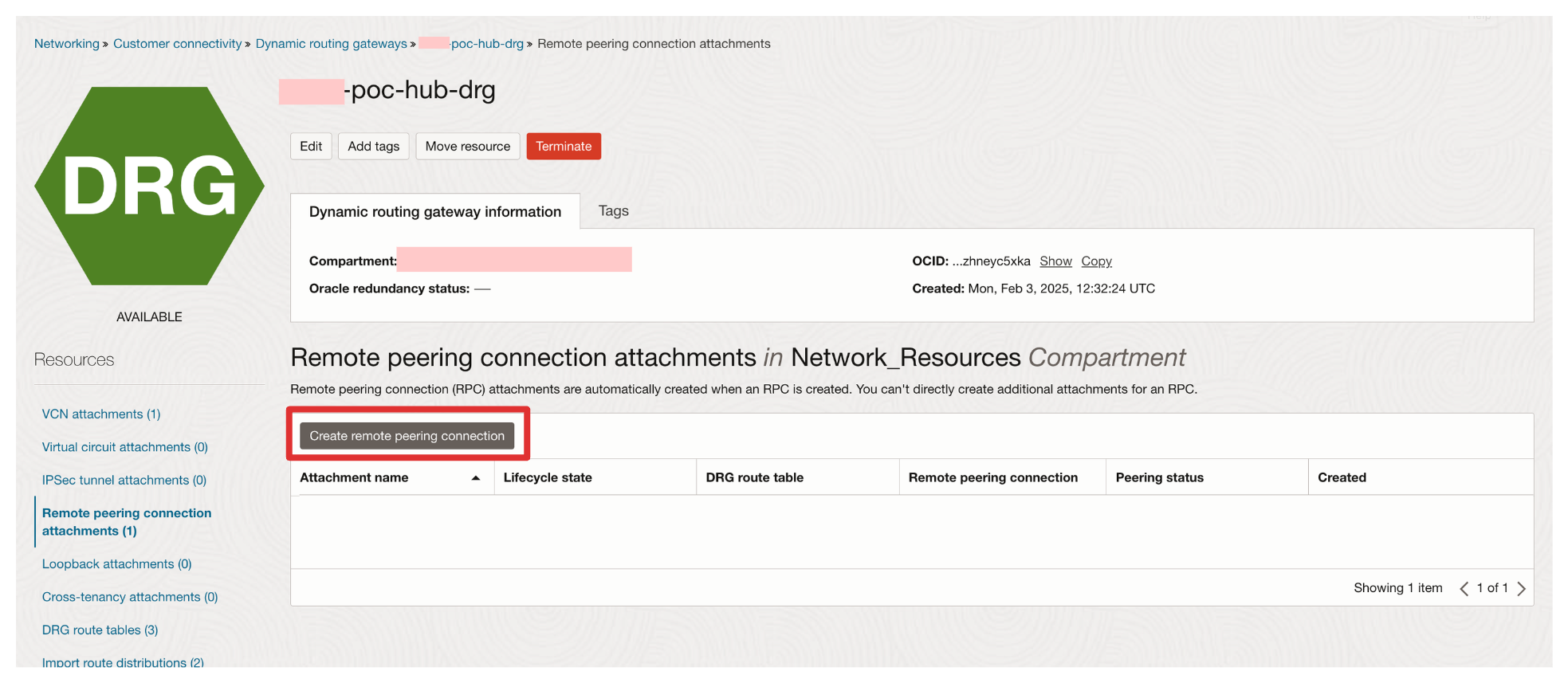

OCI 콘솔로 이동하여 네트워킹으로 이동하고 동적 경로 지정 게이트웨이를 누릅니다.

-

원격 피어링 접속 연결 및 원격 피어링 접속 만들기를 누릅니다.

-

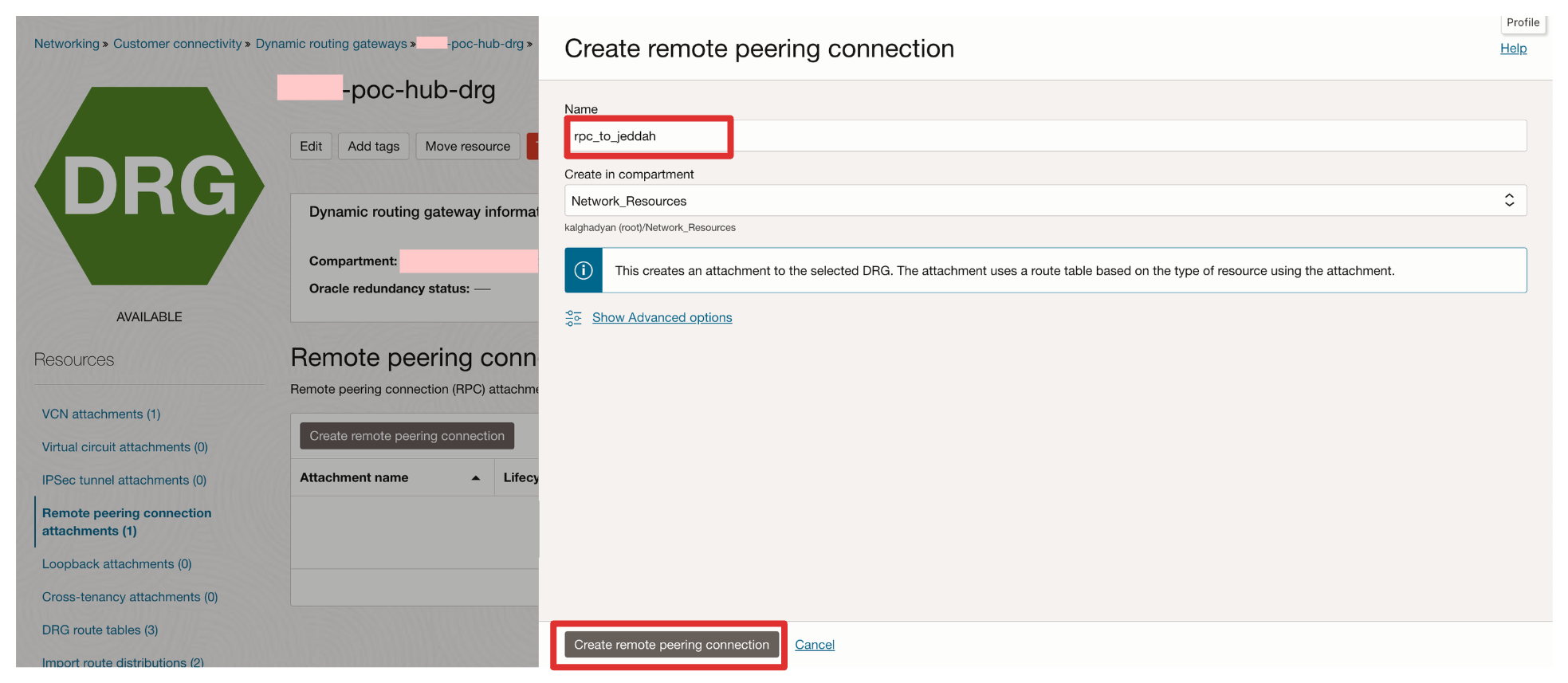

name을 입력하고 원격 피어링 접속 생성을 누릅니다.

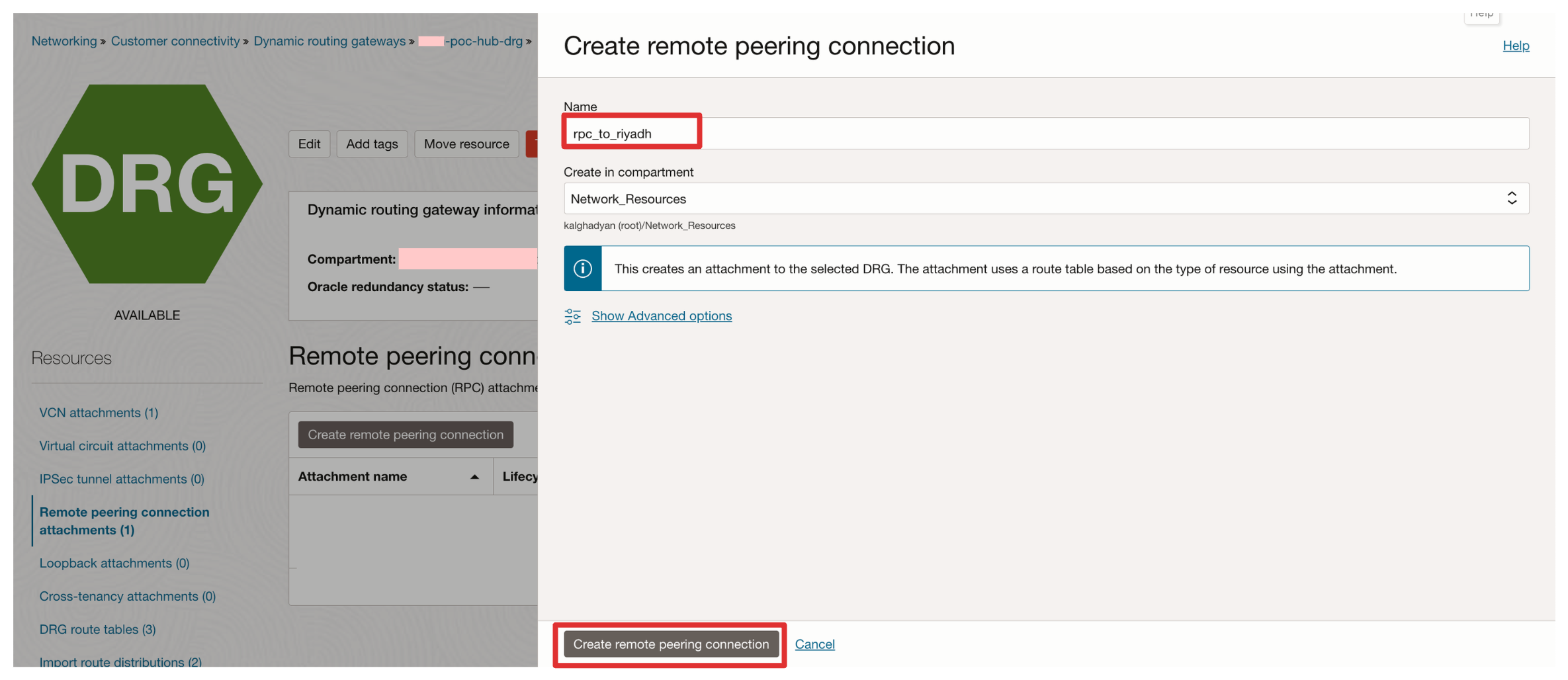

작업 5.2: 수락자측에서 RPC 생성

-

OCI 콘솔로 이동하여 네트워킹으로 이동하고 동적 경로 지정 게이트웨이를 누릅니다.

-

원격 피어링 접속 연결 및 원격 피어링 접속 만들기를 누릅니다.

-

name을 입력하고 원격 피어링 접속 생성을 누릅니다.

-

이 OCID를 사용하여 요청자측에서 RPC 연결을 설정하는 데 필요한 경우 수락자측에서 RPC OCID를 수집합니다.

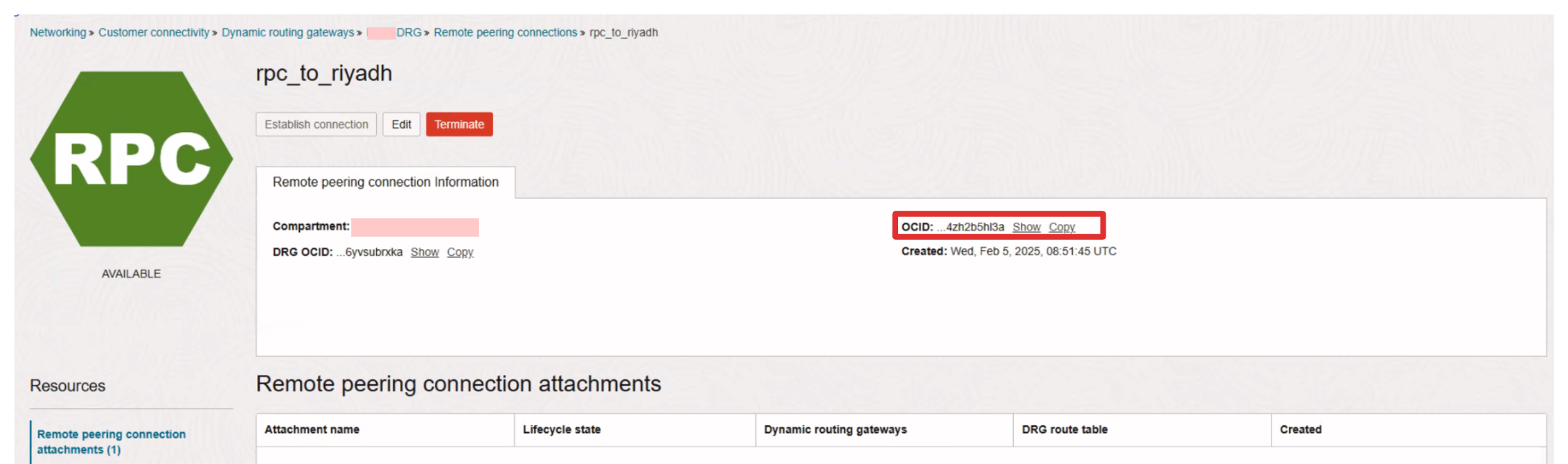

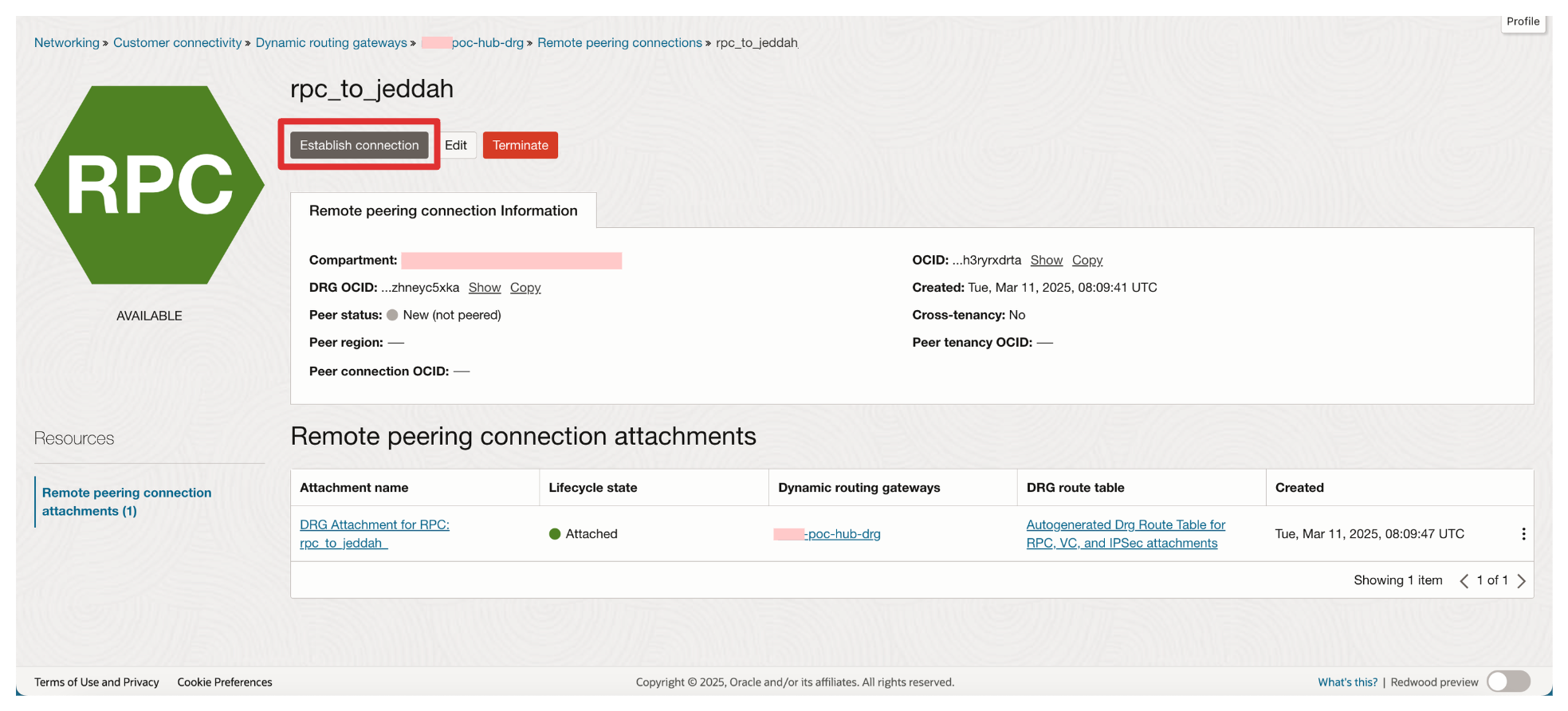

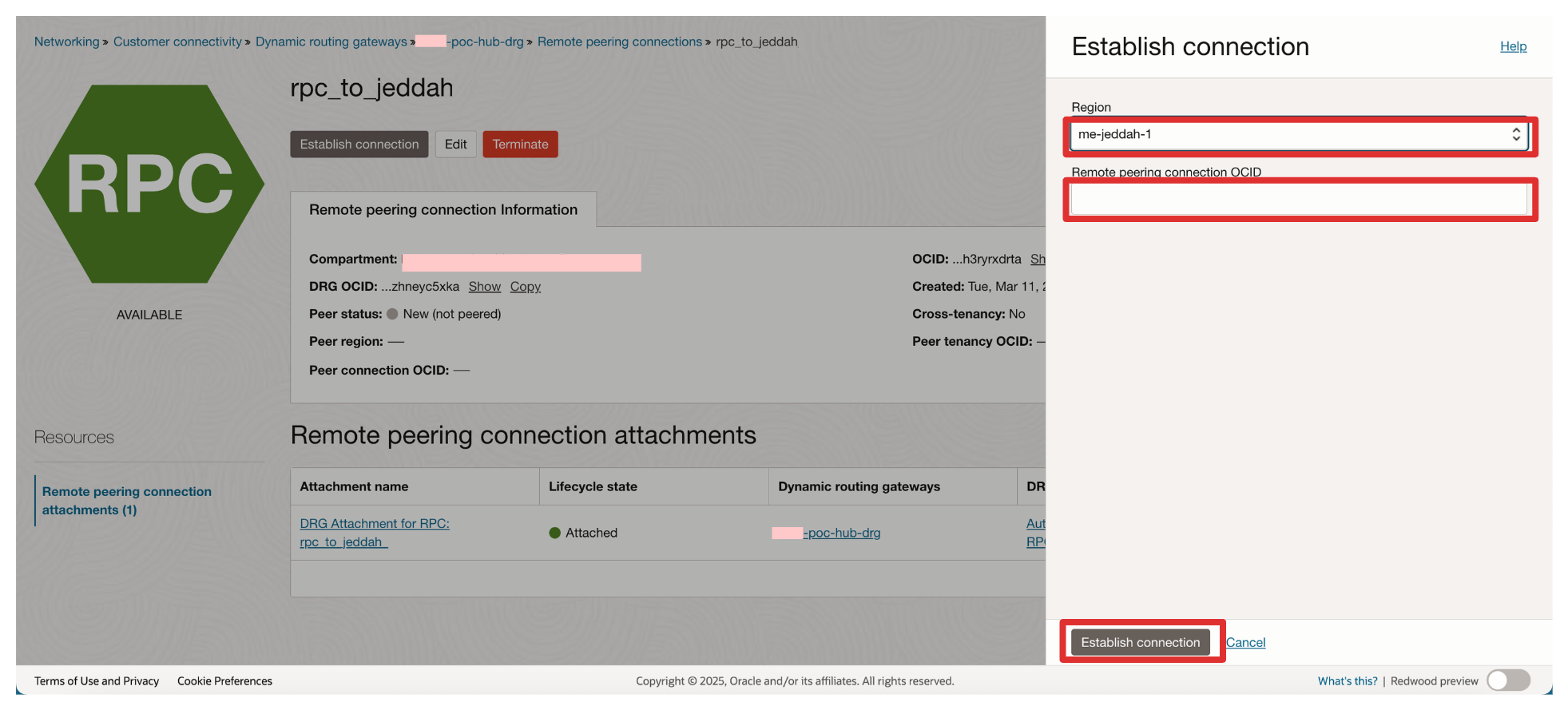

작업 6: 요청자측에서 연결 설정

-

요청자측에서 OCI 콘솔로 이동하여 네트워킹, 동적 경로 지정 게이트웨이로 이동하고 원격 피어링 접속 연결을 누릅니다.

-

작업 5에서 만든 원격 피어링 연결(수락자 측에 대해 구성됨)을 누릅니다.

-

연결 설정을 누릅니다.

-

다음 정보를 입력하고 연결 설정을 누릅니다.

- 수락자의 지역을 선택합니다.

- 작업 5에서 수집된 RPC OCID를 붙여넣습니다.

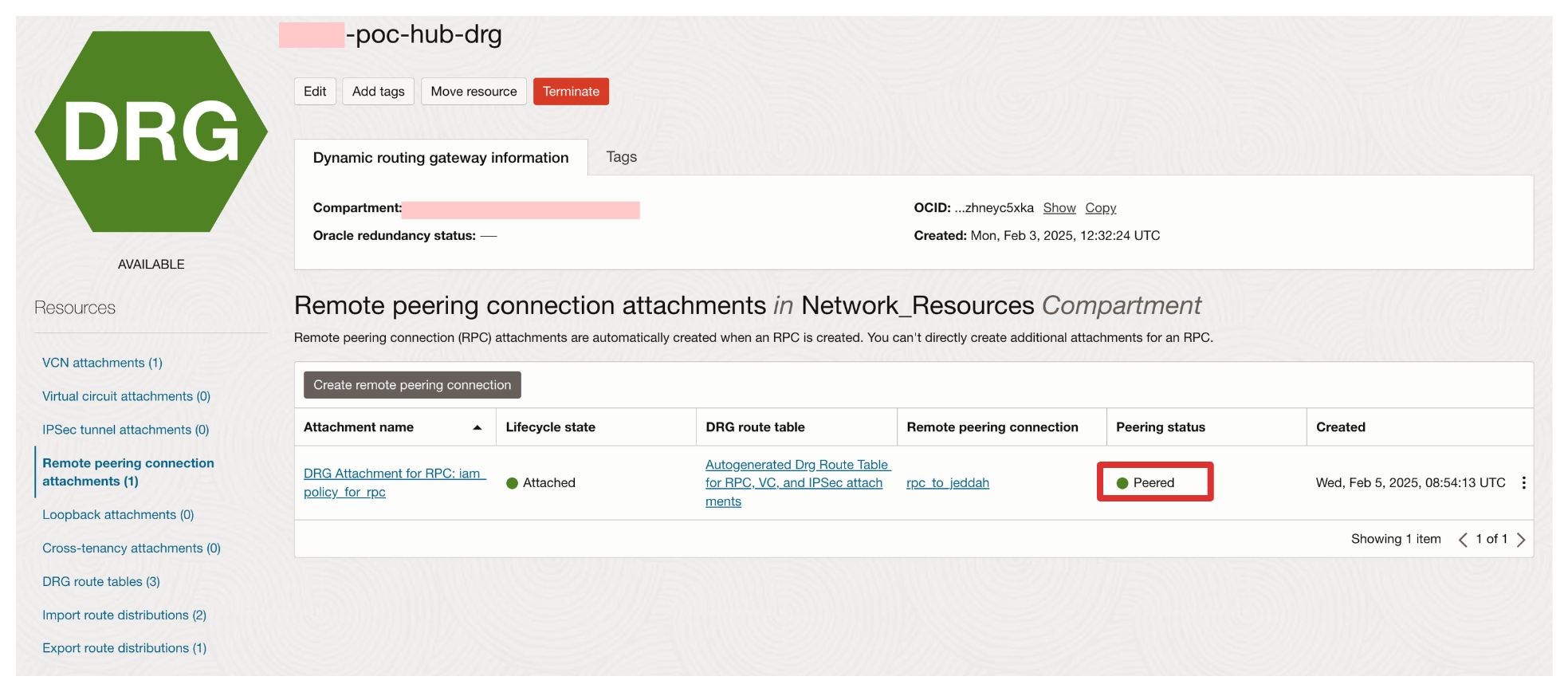

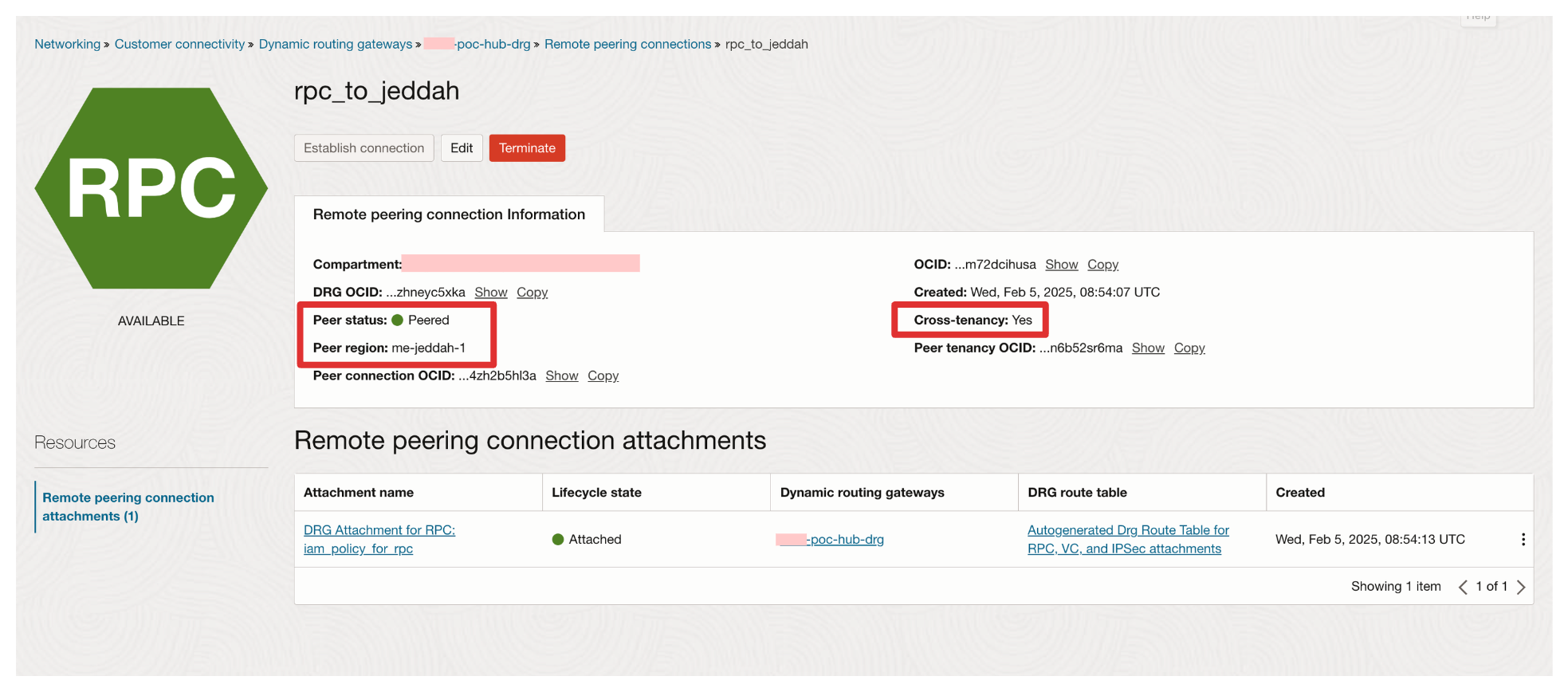

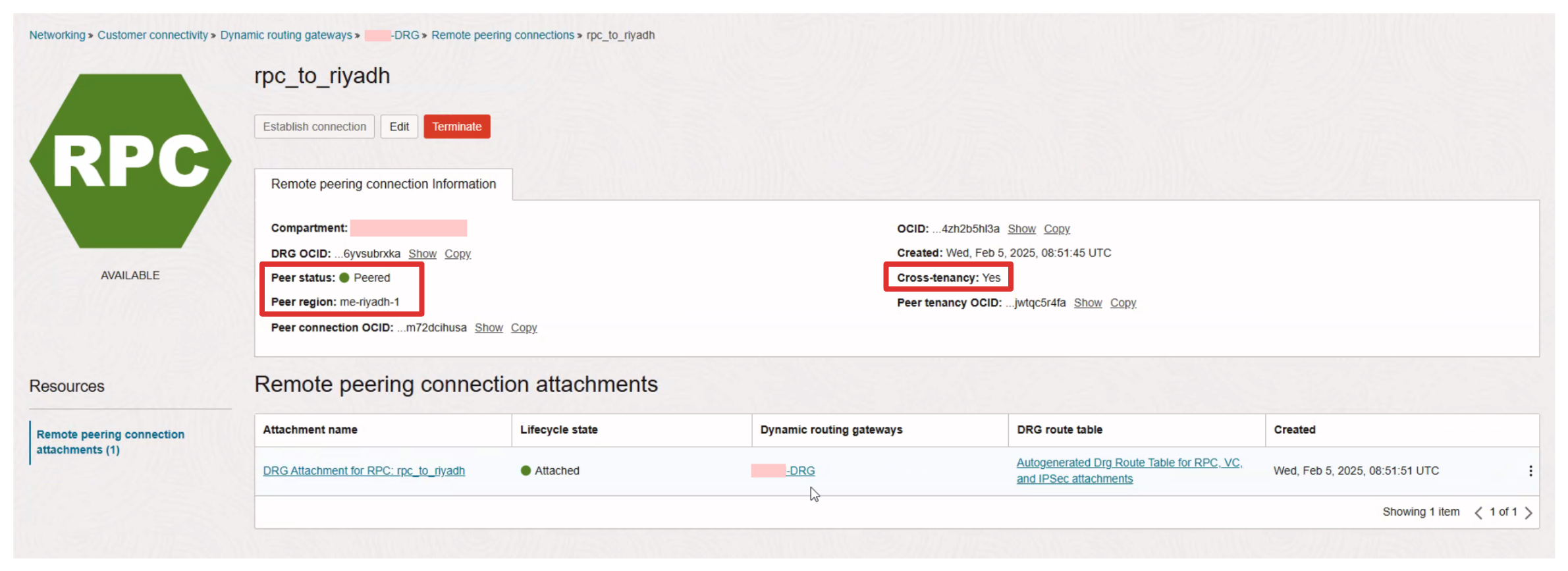

요청자가 수락자 영역을 구독하고 올바른 OCI IAM 정책이 구성되고 올바른 RPC OCI인 경우 피어링 상태가 요청자측에서 피어링됨으로 변경되어야 합니다.

RPC를 눌러 피어링에 대한 추가 정보를 확인할 수 있습니다.

- 피어 상태는 피어링됨입니다.

- 피어 영역은 제다입니다.

- 교차 테넌시 피어링입니다.

-

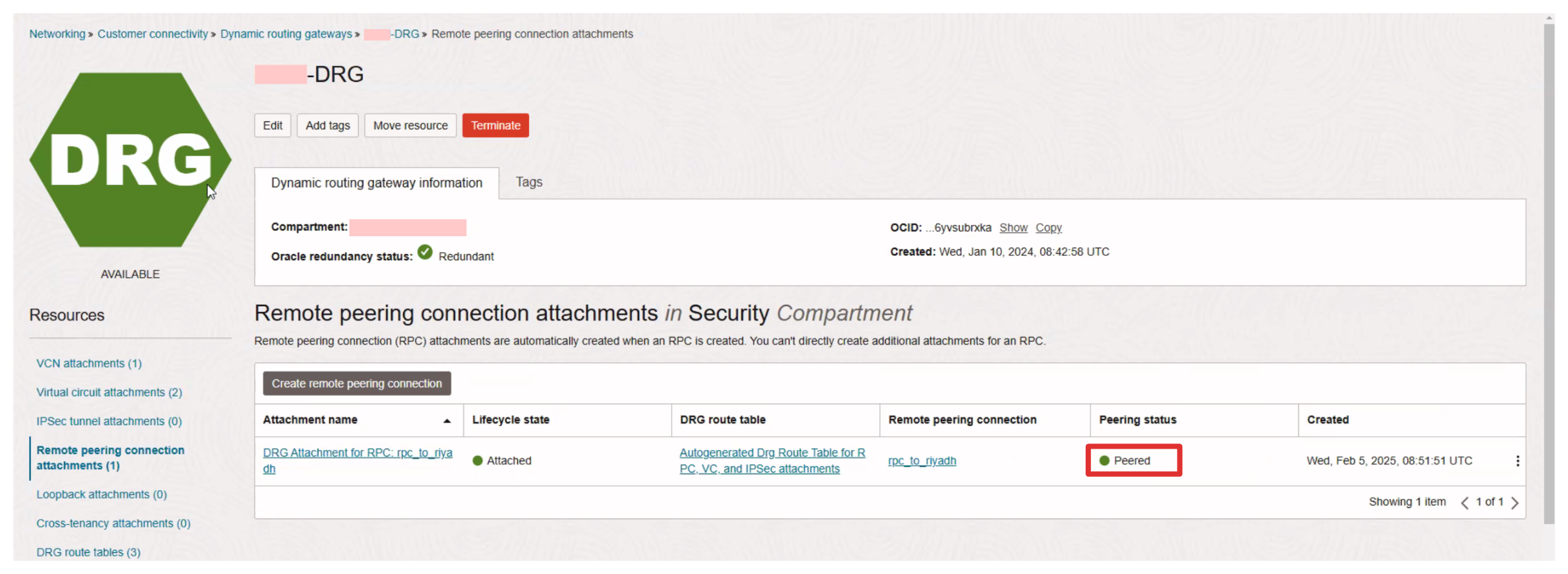

수락자 측에서 피어링 상태를 확인할 수도 있습니다.

-

수락자측에서 OCI 콘솔로 이동하여 네트워킹, 동적 경로 지정 게이트웨이로 이동하고 원격 피어링 접속 연결을 누릅니다.

-

요청자측에 대해 구성된 원격 피어링 접속을 누릅니다.

-

수락자 측에서 피어링 상태도 피어링됨으로 설정됩니다.

RPC를 눌러 피어링에 대한 추가 정보를 확인할 수 있습니다.

- 피어 상태는 피어링됨입니다.

- 피어 영역은 리야드입니다.

- 교차 테넌시 피어링입니다.

-

작업 7: 테넌트가 3개 이상인 RPC 아키텍처 설계

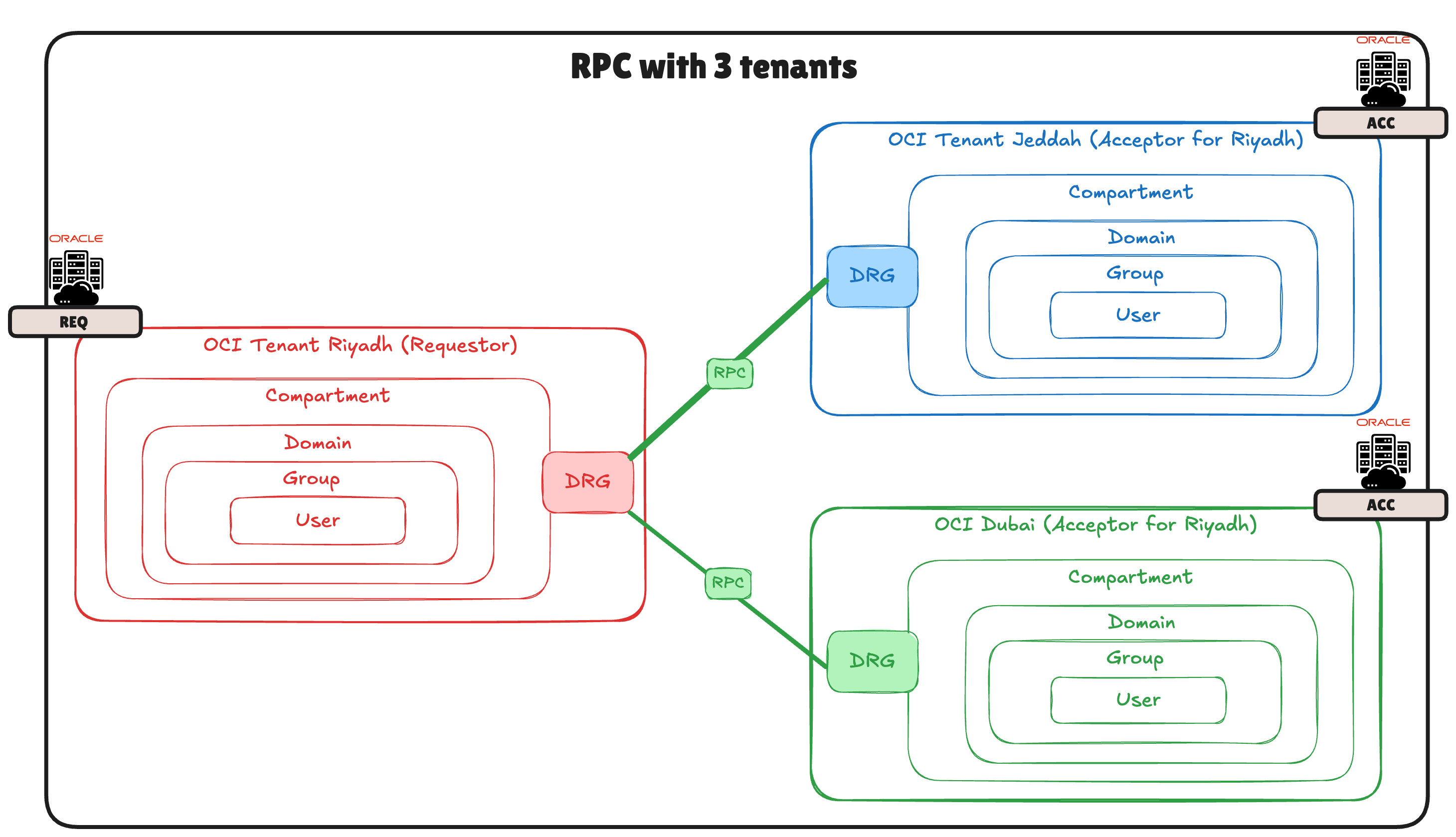

두 개 이상의 사이트 또는 테넌트 간에 RPC 연결을 생성할 수도 있습니다.

-

다음 이미지에서 세 가지 테넌트를 사용했음을 확인할 수 있습니다.

- OCI 리야드(요청자)

- OCI 제다(수락자)

- OCI 두바이(수락자)

이 예에서 리야드는 두 수락자에 대한 요청자 역할을 하는 일종의 허브 사이트가 됩니다.

-

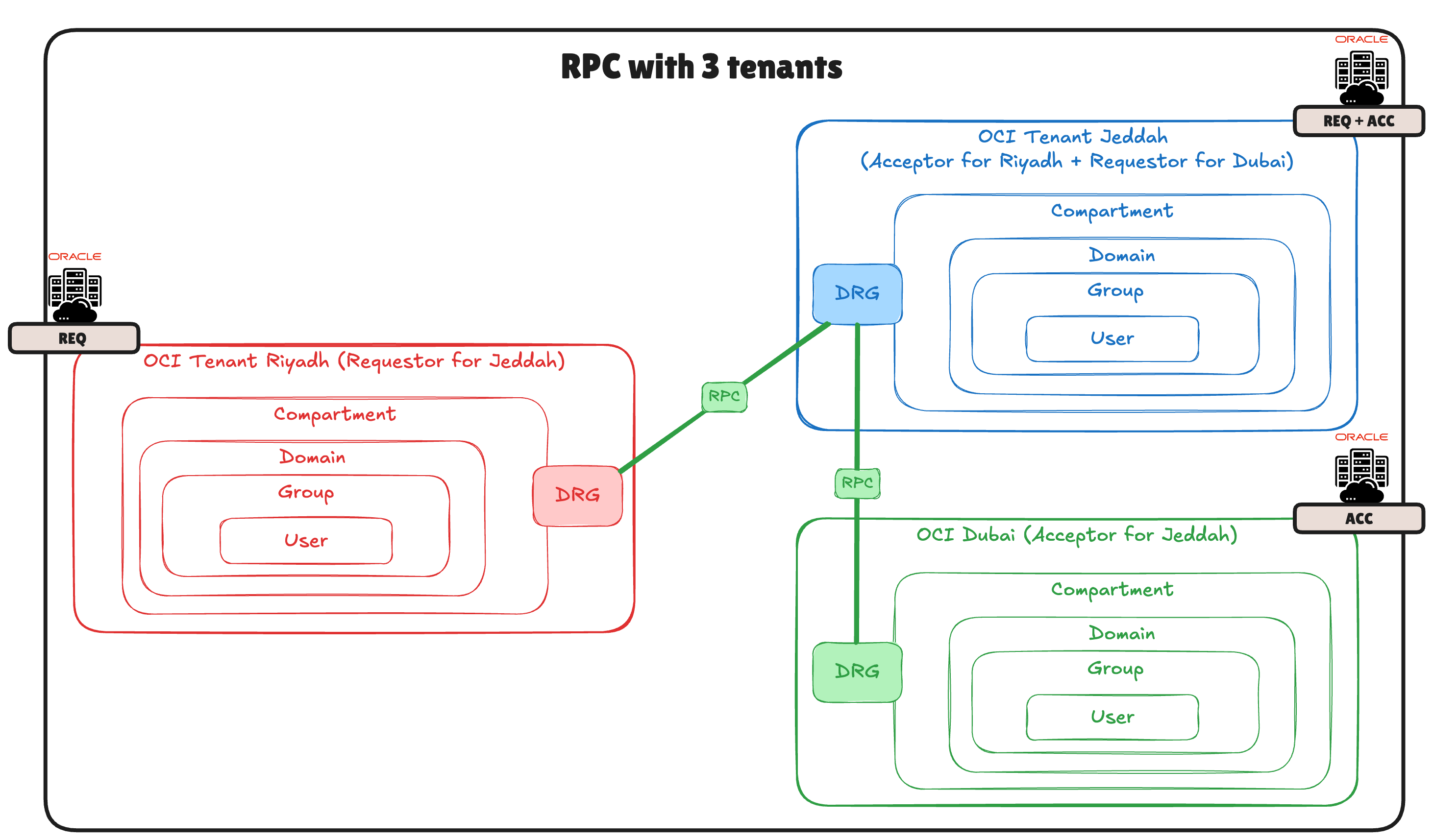

다음 이미지에서 세 가지 테넌트를 사용했음을 확인할 수 있습니다.

- OCI 리야드(요청자)

- OCI 제다(요청자 + 수락자)

- OCI 두바이(수락자)

이 예에서 리야드는 제다의 요청자가 되고 제다는 두바이의 요청자가 됩니다.

-

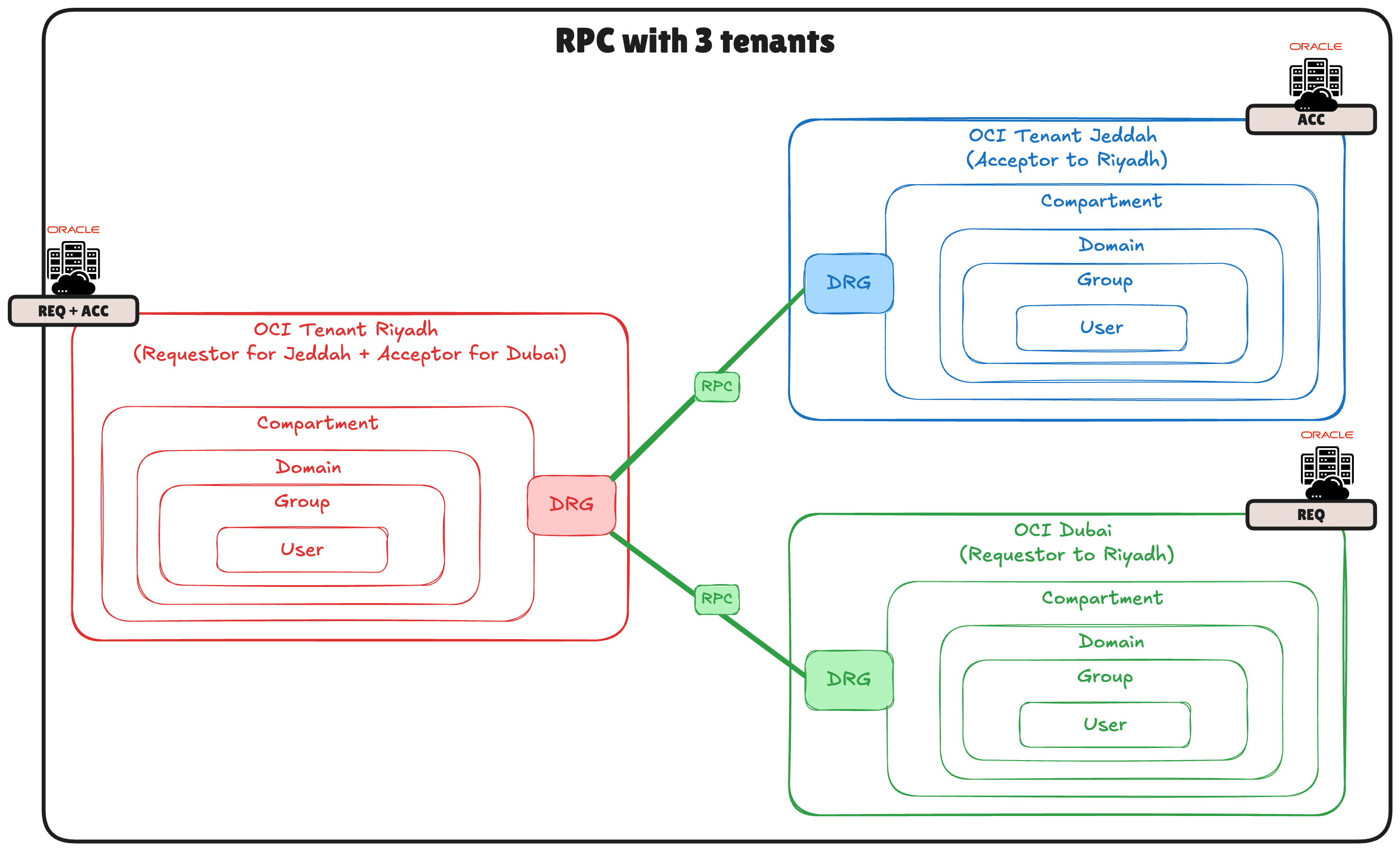

다음 이미지에서 세 가지 테넌트를 사용했음을 확인할 수 있습니다.

- OCI 리야드(요청자 + 수락자)

- OCI 제다(수락자)

- OCI 두바이(요청자)

이 예에서 리야드는 제다의 요청자이며 두바이의 수락자가 됩니다.

결론

두 OCI 테넌트 간에 RPC를 설정하려면 신중한 계획, 정확한 구성 및 올바른 OCI IAM 정책이 필요합니다. 이 단계별 자습서를 따라 별도의 테넌트에 있는 두 DRG 간에 보안 및 기능 RPC를 성공적으로 설정했습니다. 이 연결을 사용하면 확장 가능하고 다중 테넌트 OCI 아키텍처를 구축하기 위한 중요한 구성요소인 네트워크 간 원활한 통신을 수행할 수 있습니다.

프로세스를 간소화하고 잠재적 정책 오류를 제거하기 위해 RPC IAM Policy Tool은 요청자 및 수락자 테넌트에 대해 필요한 OCI IAM 정책을 쉽게 생성할 수 있는 방법을 제공합니다. 정책, DRG 연결 및 지역 구독이 올바르게 구성되었는지 확인하면 원활한 피어링 설정이 보장됩니다.

기본 RPC 구성 외에도 3개 이상의 테넌트로 다중 테넌트 아키텍처를 설계하여 OCI 네트워크에 유연성과 확장성을 더합니다. 각 테넌트의 역할(요청자, 수락자 또는 둘 다)을 이해하면 하이브리드 및 분산 워크로드를 효율적으로 지원하는 강력하고 상호 연결된 환경을 구축할 수 있습니다.

OCI의 네트워킹 기능을 활용하면 엔터프라이즈 네트워킹 모범 사례에 부합하는 안전하고 확장 가능한 고성능 교차 테넌트 아키텍처를 만들 수 있습니다. 문제가 발생하면 OCI IAM 정책 및 DRG 구성을 재검토하는 것이 문제 해결의 좋은 첫 단계입니다.

이 지식을 통해 이제 조직의 네트워킹 요구 사항을 충족하도록 Oracle Cloud Infrastructure에서 RPC 연결을 설정하고 확장할 수 있습니다.

승인

- 작성자 - Iwan Hoogendoorn(OCI 네트워크 전문가)

추가 학습 자원

docs.oracle.com/learn에서 다른 랩을 탐색하거나 Oracle Learning YouTube 채널에서 더 많은 무료 학습 콘텐츠에 액세스하세요. 또한 education.oracle.com/learning-explorer를 방문하여 Oracle Learning Explorer가 되십시오.

제품 설명서는 Oracle Help Center를 참조하십시오.

Set up RPC Connection between Two Tenants and their Dynamic Routing Gateways

G30592-03