주:

- 이 사용지침서에서는 Oracle Cloud에 접근해야 합니다. 무료 계정에 등록하려면 Oracle Cloud Infrastructure Free Tier 시작하기를 참조하십시오.

- Oracle Cloud Infrastructure 인증서, 테넌시 및 구획에 대한 예제 값을 사용합니다. 실습을 마치면 사용자의 클라우드 환경과 관련된 값으로 대체합니다.

Oracle Cloud VMware Solution으로 Entrust KeyControl 5.4 구성

소개

이 사용지침서에서는 Oracle Cloud VMware Solution SDDC(소프트웨어 정의 데이터 센터) 클러스터로 Entrust KeyControl 5.4 솔루션을 배포 및 구성하는 방법에 대한 운영 개요를 제공합니다. 이 사용지침서에서는 배포, 구성 옵션 및 Oracle Cloud VMware Solution과 함께 Entrust KeyControl를 사용하는 데 필요한 '방법' 단계를 중점적으로 설명합니다.

Oracle과 VMware는 Oracle Cloud VMware 솔루션이라는 완전히 인증되고 지원되는 SDDC 솔루션을 개발했습니다. 이 솔루션은 OCI(Oracle Cloud Infrastructure)를 사용하여 고가용성 VMware SDDC를 호스트합니다. 또한 온프레미스 VMware SDDC 워크로드를 OCI로 원활하게 마이그레이션할 수 있습니다.

워크로드를 암호화하면 데이터가 잘못되어도 기업이 데이터를 보호할 수 있습니다. 작업 로드 암호화의 문제 중 하나는 다른 플랫폼에서 호스팅될 수 있는 작업 로드에 대해 수만 개의 암호화 키 관리를 확장하는 것입니다.

Entrust KeyControl 정보

Entrust KeyControl를 통해 기업은 순환 및 공유 빈도를 포함하여 모든 암호화 키를 안전하게 대규모로 쉽게 관리할 수 있습니다. Entrust KeyControl 기능은 다음과 같습니다.

- VMware 인증 KMS(키 관리 서버):

- VMware vSphere 6.5, 6.7 및 7.0

- VMware vSphere 신뢰 기관 7.0

- KMIP(Key Management Interoperability Protocol) 호환 암호화 에이전트에 대한 범용 키 관리

- 엔터프라이즈급 확장성 및 성능

- 활성-활성, 고가용성 클러스터에서 실행 가능

- FIPS 140-2 레벨 1 검증

- 높은 수준의 보안을 위해 nShield® FIPS 140-2 레벨 3 HSM과 원활하게 통합

- 완벽한 업무 수명 주기 암호화 및 정책 기반 키 관리, 역할 기반 액세스 제어, 제품 워크로드에 대한 다운타임 없는 암호화

- 업무를 위한 멀티 클라우드 암호화 솔루션

필요 조건

- Entrust KeyControl OVA v5.4

- VMware vSphere 6.5 이상을 실행하는 Oracle Cloud VMware 솔루션 배포

- vCPU 2개, 8GB RAM, Entrust KeyControl 노드당 60GB 디스크

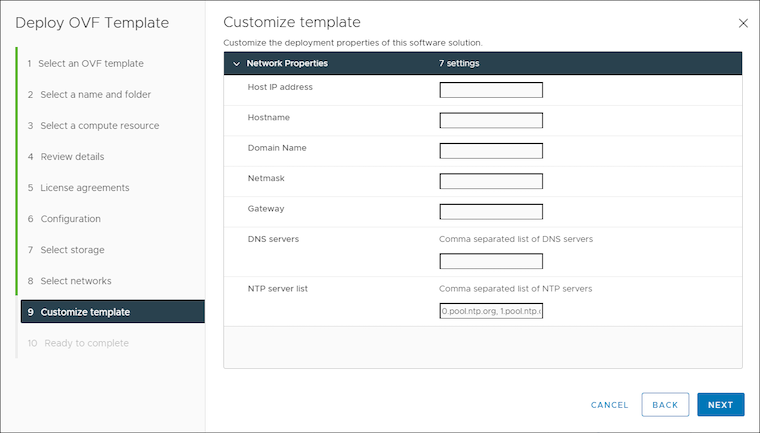

- 다음과 같은 네트워크 주소 정보:

- IP 주소(노드당 1개)

- 서브넷 마스크

- 게이트웨이 주소

- DNS 서버 정보

- 각 노드에 대한 DNS 등록 호스트 이름

목표

VMware 워크로드 내에서 암호화를 사용하기 위해 Oracle Cloud VMware Solution을 사용하여 Entrust KeyControl 5.4 클러스터를 배포 및 구성합니다.

작업 1: 첫번째 Entrust KeyControl 어플라이언스 배치

-

Oracle Cloud VMware Solution Virtual Center Appliance(VCSA)에 로그인합니다.

-

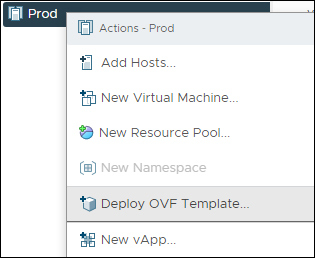

마우스 오른쪽 버튼을 누르고 OVF 템플리트 배치를 선택합니다.

-

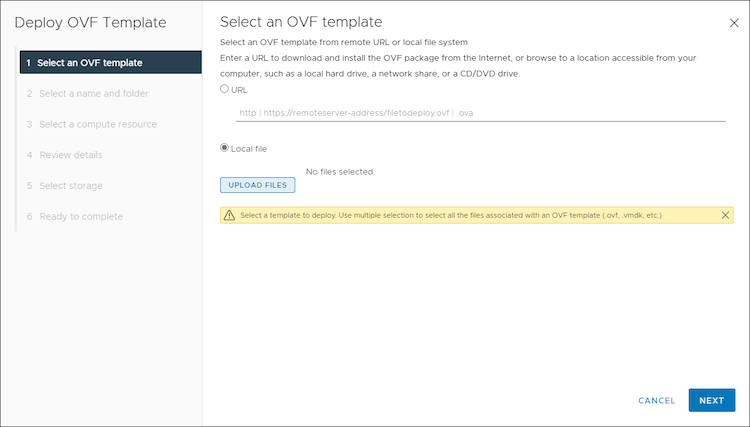

파일 업로드를 누르고 Entrust KeyControl OVA를 배치한 디렉토리로 이동한 후 선택하고 열기를 누릅니다.

-

다음을 누릅니다.

-

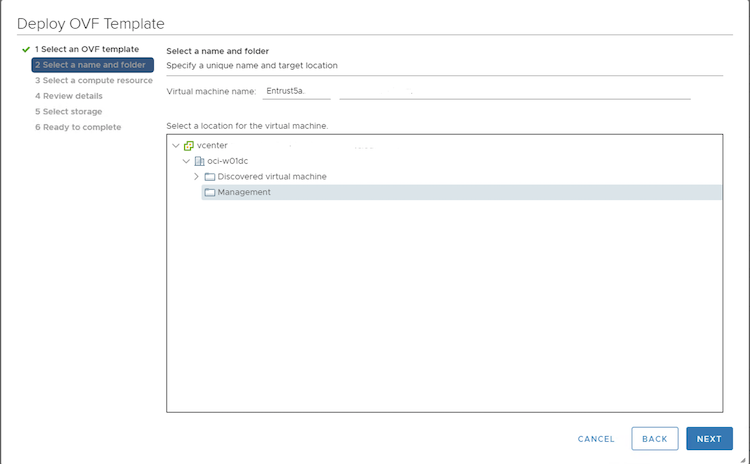

Entrust KeyControl 어플라이언스의 이름을 입력하고 배치 위치를 선택한 후 Next를 누릅니다.

-

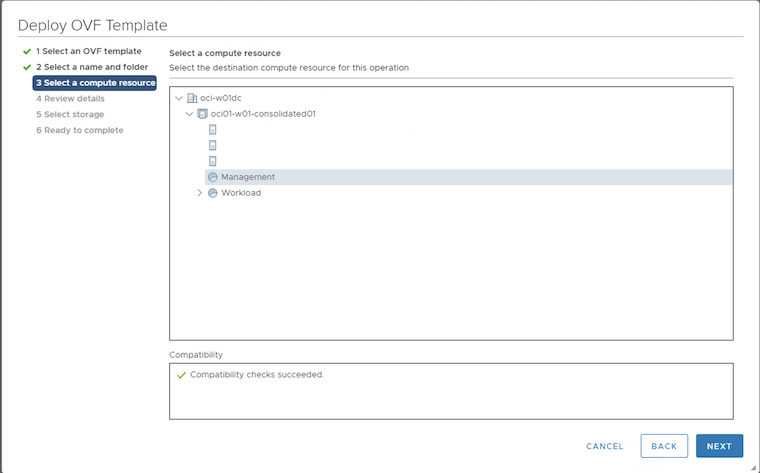

VMware vSphere 클러스터 또는 호스트를 선택한 후 Next를 누릅니다.

-

세부정보를 검토한 후 다음을 누릅니다.

-

라이센스 계약에 동의한 후 Next를 누릅니다.

-

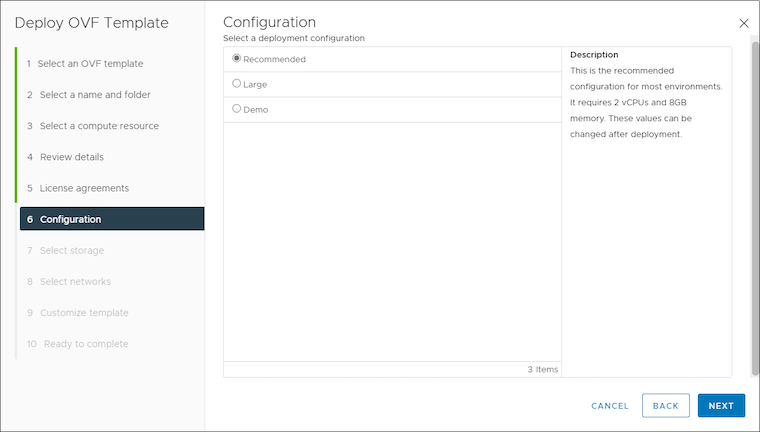

목록에서 필요한 구성을 선택한 후 다음을 누릅니다.

-

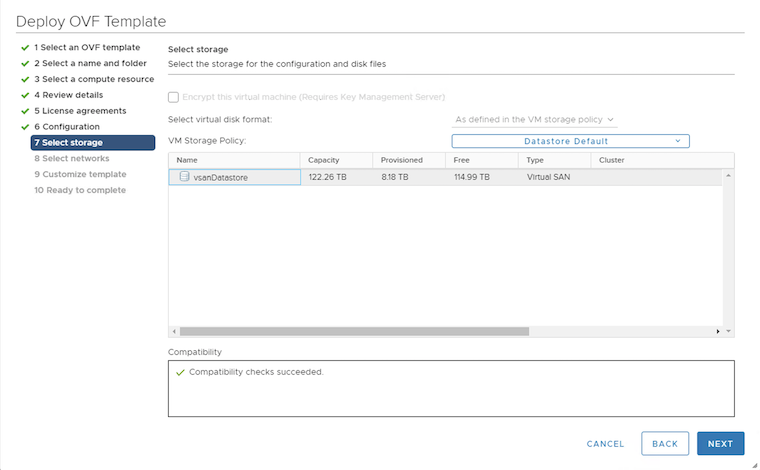

어플라이언스에 적합한 저장소 및 디스크 형식을 선택한 후 Next를 누릅니다.

-

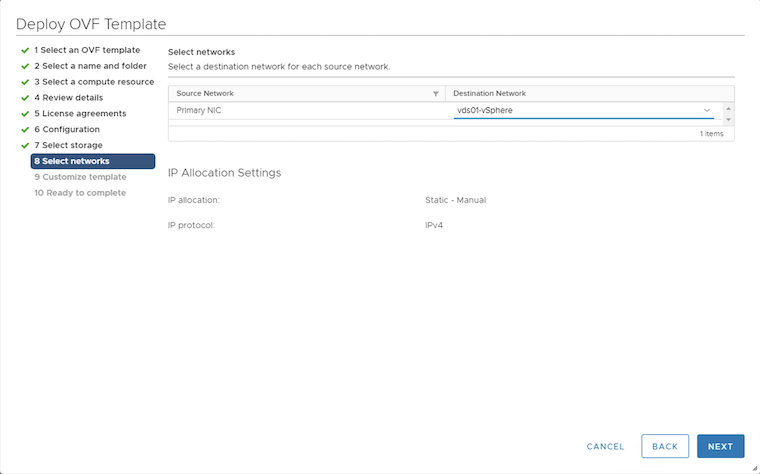

적합한 네트워크를 선택한 다음 Next를 누릅니다.

-

필요한 정보를 제공한 후 다음을 누릅니다.

-

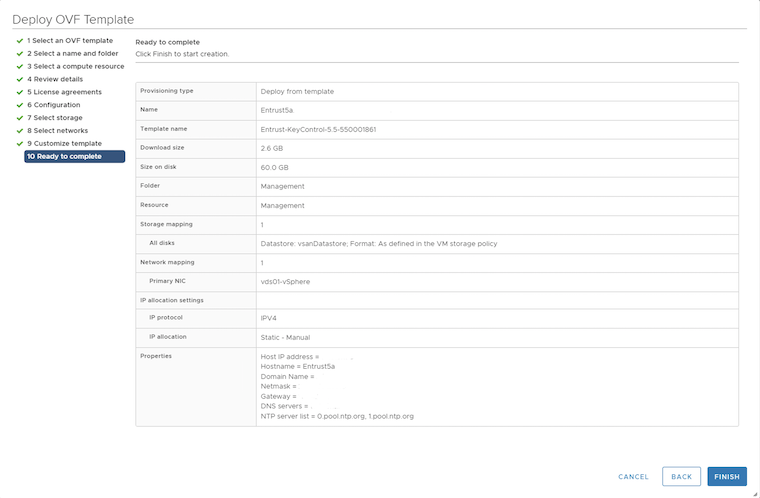

Summary 화면을 검토합니다. 모든 항목이 정확하면 완료를 누릅니다.

첫번째 Entrust KeyControl 노드를 성공적으로 배치했습니다.

작업 2: 두번째 Entrust KeyControl 어플라이언스 배치

주:

Entrust KMS HA를 달성하려면 두 번째 Keycontor 노드를 배포하여 KMS 솔루션에 대한 HA 설계를 구성해야 합니다. 작업 1의 동일한 단계를 다시 수행하고 두번째 Entrust KeyControl 가상 어플라이언스를 배치하십시오.

작업 3: 첫번째 Entrust KeyControl 어플라이언스 구성

-

VMware vCenter에서 새로 배치된 Entrust KeyControl 어플라이언스를 찾습니다. 전원을 켜고 콘솔을 엽니다.

-

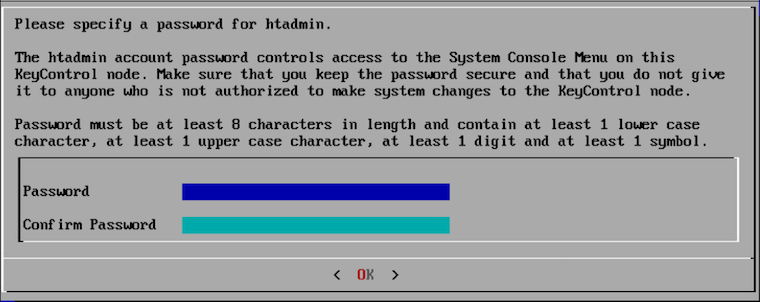

어플라이언스에서 CLI(명령줄 인터페이스) 시스템 콘솔 계정 사용자 htadmin의 암호를 설정합니다.

-

Tab 키를 사용하여 OK로 이동하고 Enter 키를 누릅니다.

주:

- 이 비밀번호는 Entrust KeyControl 시스템 콘솔에 대한 액세스를 제어하여 사용자가 일부 권한이 부여된 Entrust KeyControl 관리 작업을 수행할 수 있도록 합니다.

- OK를 누르면 네트워킹 및 기타 부속 시스템이 구성됩니다. 이 작업에는 몇 분이 걸릴 수 있습니다.

-

설정이 완료되면 창에 어플라이언스의 관리 IP 주소가 표시됩니다. 관리 IP 주소는 다음 단계에서 필요하므로 메모해 두십시오. 탭을 눌러 확인하고 Enter 키를 누릅니다.

작업 4: WebGUI를 사용하여 첫번째 Entrust KeyControl 어플라이언스 구성

-

웹 브라우저를 실행하고 첫번째 Entrust KeyControl 어플라이언스의 관리 IP 주소의 IP 주소 또는 정규화된 도메인 이름으로 이동합니다. 기본 secroot 계정 사용자 이름 및 암호를 사용합니다.

-

I Agree를 눌러 EULA를 적용합니다.

-

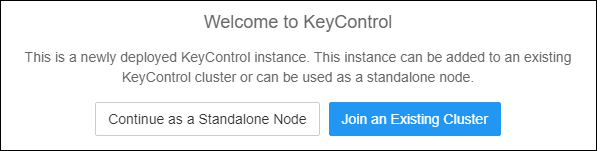

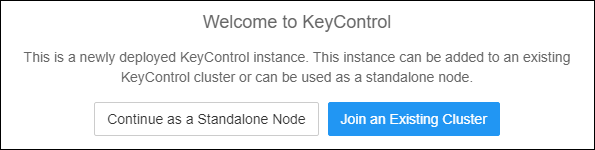

첫번째 KeyControl 노드이므로 독립형 노드로 계속을 누릅니다.

-

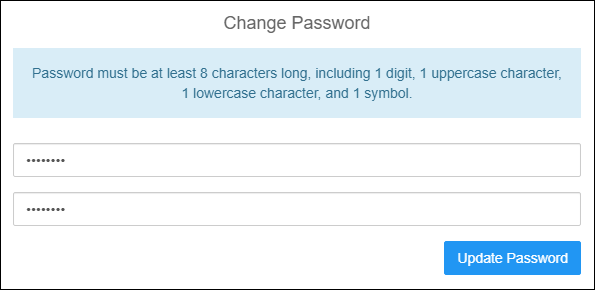

secroot 계정의 새 암호를 입력하고 암호 복잡성 규칙을 따르도록 한 다음 암호 업데이트를 누릅니다.

-

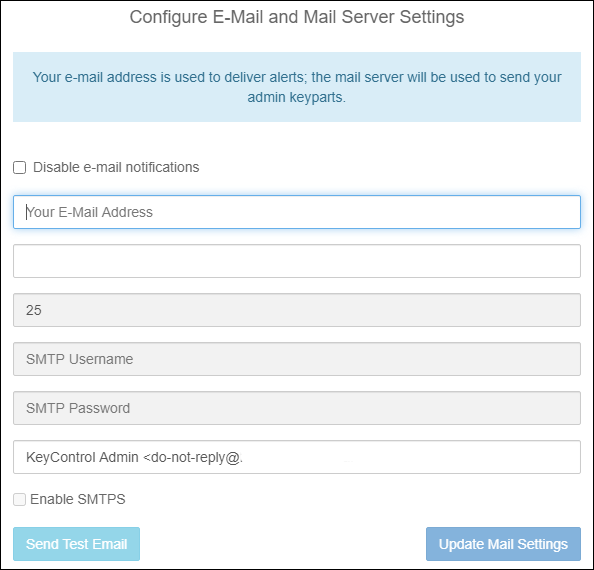

전자메일 주소 및 전자메일 서버에 대한 관련 정보를 입력하여 전자메일 및 메일 서버 설정을 구성하고 메일 설정 업데이트를 누릅니다.

-

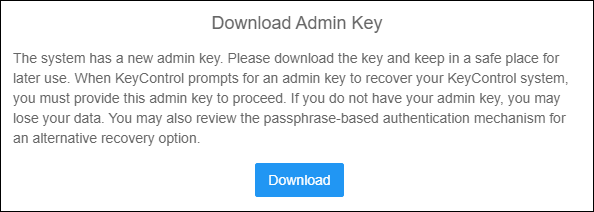

관리 키 다운로드 페이지에서 텍스트를 읽고 다운로드를 누릅니다.

경고: 관리 키를 다운로드하고 나중에 사용하기 위해 안전한 장소에 보관해야 합니다. 관리 키가 없는 경우 나중에 필요한 경우 어플라이언스의 복구를 수행할 수 없습니다.

-

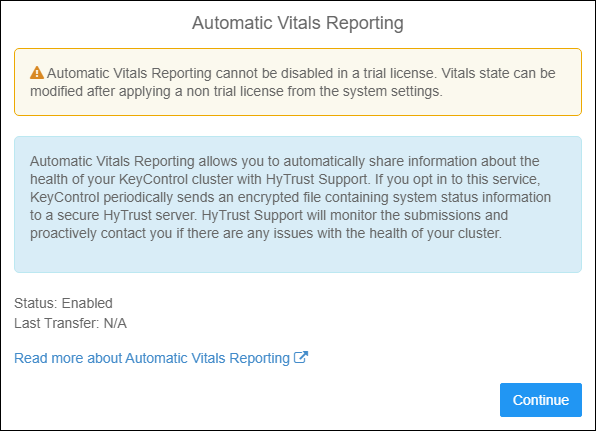

Entrust KeyControl Vitals 체험판을 실행 중인 경우 보고를 사용 안함으로 설정할 수 없습니다. 그렇지 않으면 구매한 라이센스를 적용한 후 Vitals Reporting을 비활성화할 수 있습니다. 계속을 누릅니다.

기본 WebGUI가 표시됩니다. Entrust KeyControl 클러스터의 첫번째 노드 구성을 성공적으로 완료했습니다. 다음 단계로 이동하여 클러스터에 두번째 노드를 추가합니다.

작업 5: 클러스터에 두번째 Entrust KeyControl 어플라이언스 추가

-

VMware vCenter에서 배치된 두번째 Entrust KeyControl 어플라이언스를 찾습니다. 전원을 켜고 이에 대한 콘솔을 엽니다.

- 어플라이언스에서 CLI(명령줄 인터페이스) 시스템 콘솔 계정의 암호 htadmin을 설정합니다.

- 설정이 완료되면 창에 어플라이언스의 관리 IP 주소가 표시됩니다. 다음 단계에서 필요하므로 관리 IP 주소를 기록해 두십시오.

-

웹 브라우저를 실행하고 두번째 어플라이언스의 관리 IP 주소 또는 FQDN(전체 도메인 이름)으로 이동합니다. 기본 secroot 계정 사용자 이름 및 암호를 사용합니다.

-

I Agree를 눌러 EULA를 적용합니다.

-

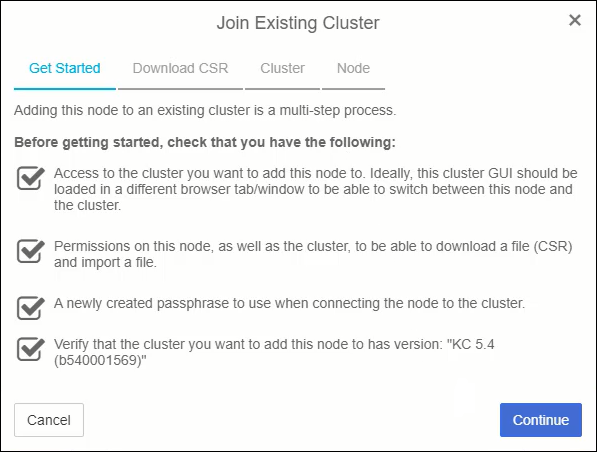

두번째 Entrust KeyControl 어플라이언스이므로 Join an Existing Cluster를 누릅니다.

-

두번째 노드를 구성하는 워크플로우가 상당히 다릅니다. 정보를 검토하고 계속을 누릅니다.

-

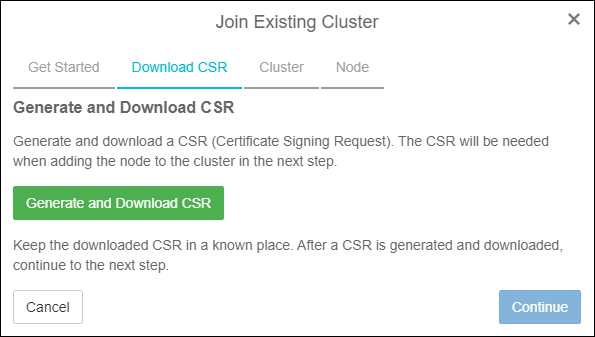

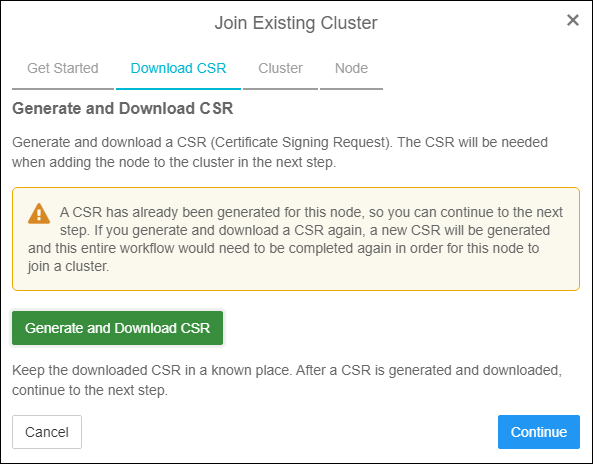

CSR 생성 및 다운로드를 누릅니다. 그러면 .csr.pem 파일이 Downloads 디렉토리에 저장됩니다. 이 파일은 10단계에서 필요합니다.

-

계속을 누릅니다.

-

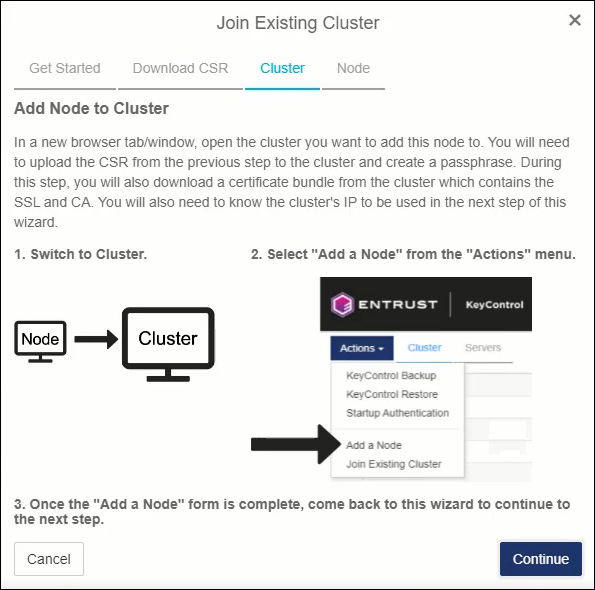

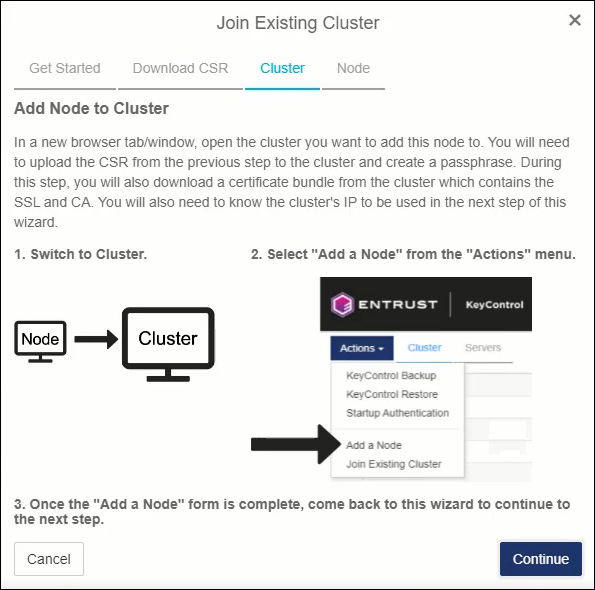

이때 새 브라우저 창이나 새 탭을 열고 첫번째 Entrust KeyControl 노드에 로그인해야 합니다.

-

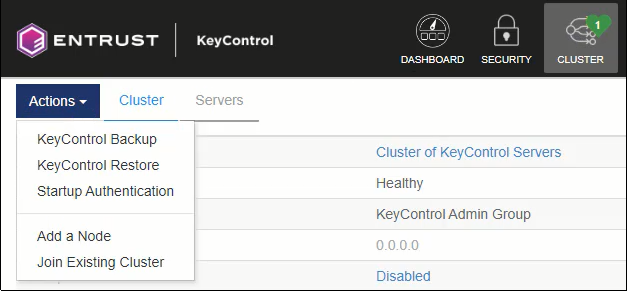

첫번째 Entrust KeyControl 노드에 로그인한 후 최상위 메뉴에서 클러스터를 누릅니다. 그런 다음 작업을 누르고 노드 추가를 선택합니다.

-

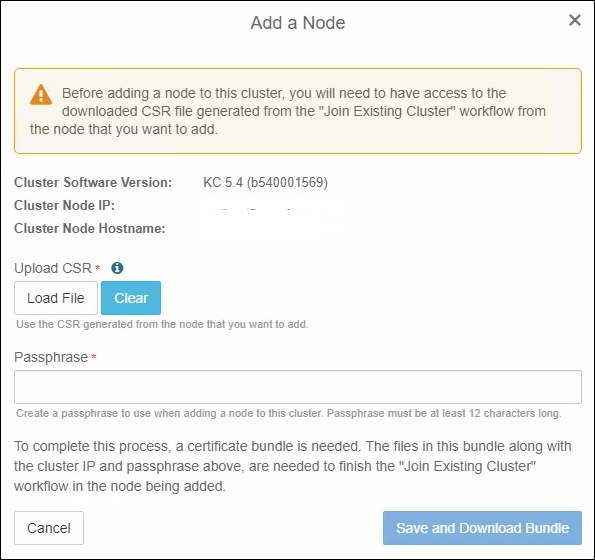

Load File을 누르고 6단계에서 .csr.pem 파일을 선택합니다. 다음으로 12자 이상의 문장암호를 입력합니다. 13단계에서 이 문장암호가 필요합니다.

-

번들 저장 및 다운로드를 누릅니다. zip 파일은 Downloads 디렉토리에 저장됩니다. zip 파일에는 .p12 형식의 암호화된 SSL 인증서와 .pem 형식의 CA 인증서가 모두 포함되어 있습니다.

-

-

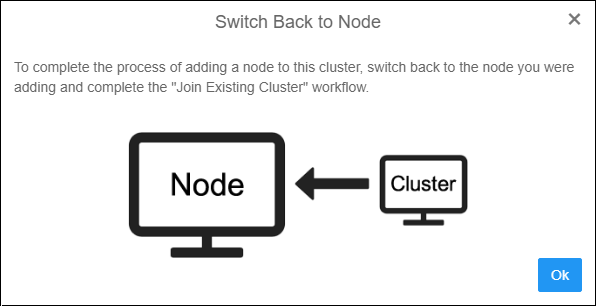

확인을 누르고 클러스터에 추가 중인 두번째 노드의 브라우저 창 또는 브라우저 탭으로 다시 전환합니다.

-

계속을 누릅니다.

-

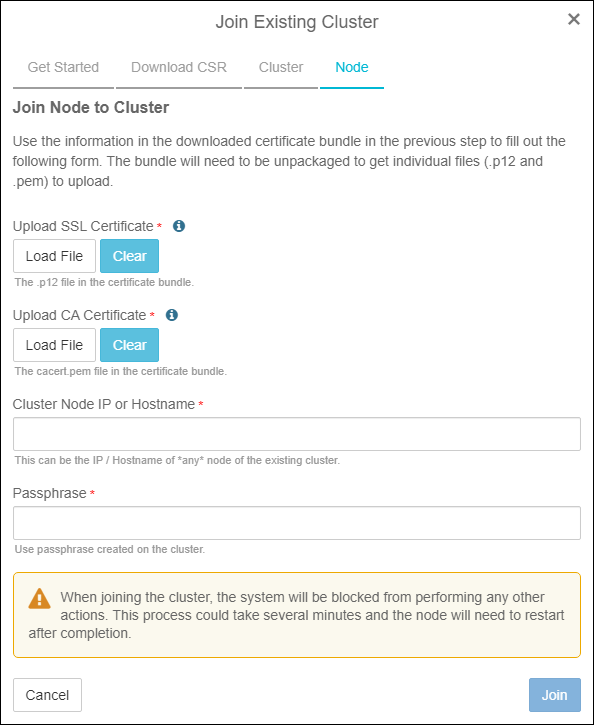

Node 페이지에서 다음을 수행합니다.

-

SSL 인증서 업로드에서 파일 로드를 누르고 암호화된 SSL 인증서를 선택합니다. SSL 인증서는 .pem 확장자가 없는 파일입니다.

-

CA 인증서 업로드에서 파일 로드를 누르고 CA 인증서를 선택합니다. 파일 확장자가 .pem인 파일입니다(cacert.pem).

-

9단계에서 만든 문장암호를 입력합니다.

-

조인을 누릅니다.

-

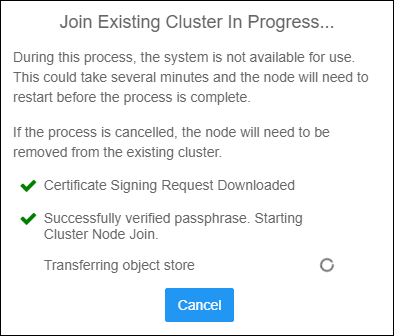

-

조인 진행률은 노드를 클러스터에 조인하는 데 걸리는 단계를 표시합니다. 이 프로세스 중 두번째 노드가 재시작됩니다.

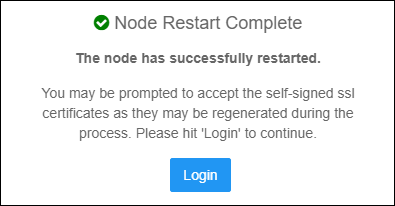

-

노드가 성공적으로 재시작되면 로그인을 누르고 새로 조인된 노드에 로그인합니다. 첫번째 Entrust KeyControl 노드 구성 중 생성한 새 암호를 사용합니다.

주: 두번째 노드에 로그인한 후 위쪽 메뉴의 클러스터 버튼에 숫자 2가 녹색 배경으로 표시됩니다. 클러스터의 모든 노드를 보려면 클러스터를 누릅니다.

2노드 Entrust KeyControl KMS 클러스터를 성공적으로 생성했습니다.

관련 링크

- Oracle Cloud VMware 솔루션

- Oracle Cloud VMware 솔루션 배포

- VMware vSphere 신뢰 기관

- Entrust KeyControl 기능

- Entrust KeyControl OVA v5.4 평가판

- Entrust KeyControl YouTube 재생 목록

승인

작성자 - Eran Maor(Principal Cloud Solution Architect)

추가 학습 자원

docs.oracle.com/learn에서 다른 실습을 살펴보거나 Oracle Learning YouTube 채널에서 보다 무료 학습 컨텐츠에 접근할 수 있습니다. 또한 education.oracle.com/learning-explorer을 방문하여 Oracle Learning Explorer가 됩니다.

제품 설명서는 Oracle Help Center를 참조하십시오.

Configure Entrust KeyControl 5.4 with Oracle Cloud VMware Solution

F58693-01

June 2022

Copyright © 2022, Oracle and/or its affiliates.