주:

- 이 사용지침서에서는 Oracle Cloud에 액세스해야 합니다. 무료 계정에 등록하려면 Oracle Cloud Infrastructure Free Tier 시작하기를 참조하십시오.

- Oracle Cloud Infrastructure 인증서, 테넌시 및 구획에 예제 값을 사용합니다. 실습을 완료할 때 이러한 값을 클라우드 환경과 관련된 값으로 대체하십시오.

Oracle Cloud Infrastructure에서 PSA(프라이빗 서비스 액세스)를 구성하여 VCN에서 Oracle 서비스에 안전하게 액세스

소개

OCI(Oracle Cloud Infrastructure)에는 VCN(가상 클라우드 네트워크) 내에서 직접 OCI 서비스(API, 오브젝트 스토리지 및 Yum 저장소 포함)에 대한 전용 IP 연결을 제공하는 새로운 네트워킹 구성인 전용 서비스 액세스(PSA)가 도입되었습니다. PSA를 사용하면 퍼블릭 인터넷을 거치지 않고도 워크로드가 OCI 서비스에 안전하게 접근할 수 있으며, 동시에 익숙한 동일한 FQDN을 계속 사용할 수 있습니다.

지금까지 고객은 개인 연결을 위한 두 가지 주요 옵션이 있었습니다. SGW(서비스 게이트웨이)는 전용 VCN에서 OSN(Oracle Services Network)에 액세스할 수 있게 했지만 공용 IP 주소 지정에 의존하며 광범위하거나 전혀 액세스하지 않습니다. 반면, 많은 서비스가 보다 격리된 액세스를 제공하기 위해 프라이빗 엔드포인트를 도입했지만, 서비스별로 구성해야 했기 때문에 대규모로 복잡성이 가중되었습니다.

PSA는 두 세계의 장점을 결합하여 이러한 접근 방식을 연결합니다.

-

여러 OCI 서비스 API에 대한 프라이빗 액세스를 위한 통합 VCN 네이티브 모델입니다.

-

VCN 내의 프라이빗 IP는 이미 사용 중인 서비스 FQDN에 투명하게 매핑됩니다.

-

서비스별 액세스 제어를 통해 애플리케이션을 변경하지 않고도 보안 및 규정 준수 요구사항에 부합할 수 있습니다.

이 사용지침서에서는 VCN에서 PSA를 구성하고, OCI 서비스 API(예: 오브젝트 스토리지, Oracle Yum, ZPR API 등)에 대한 액세스를 테스트하여 개인 연결을 검증하고, 공용 인터넷을 사용하지 않고 트래픽이 전용 IP에 유지되는지 확인하는 방법을 배웁니다. 최종적으로 PSA가 서비스 게이트웨이 및 프라이빗 엔드포인트와 어떻게 비교되는지, 그리고 이를 안전한 최신 OCI 네트워킹 전략의 일부로 채택하는 방법을 이해할 수 있습니다.

이 튜토리얼은 왜 필수적인가?

Oracle 서비스에 대한 전용 연결은 OCI에서 항상 가능했지만, 옵션에는 장단점이 있습니다. 서비스 게이트웨이는 고객에게 Oracle Services Network에 접근할 수 있는 간단한 방법을 제공했지만 여전히 공용 IP를 사용하고 광범위한 액세스만 허용했습니다. 서비스별 프라이빗 끝점은 더 강력한 격리를 제공했지만 개별적으로 배포 및 관리해야 했으며 확장 시 운영 오버헤드가 증가했습니다.

프라이빗 서비스 액세스(PSA)는 OCI 서비스 API에 액세스하기 위한 통합 VCN 전용 솔루션을 제공하여 격차를 해소합니다. 이는 트래픽이 전용 IP에 유지되도록 하고, 서비스별 액세스 제어를 적용하며, 애플리케이션이 이미 사용하는 것과 동일한 FQDN을 유지합니다.

이 사용지침서는 PSA를 처음부터 끝까지 구성하고, 퍼블릭 인터넷을 건드리지 않고도 워크로드가 OCI 서비스 API에 연결되는지 검증하고, PSA가 기존 접근 방식과 어떻게 비교되는지 이해하는 방법을 보여주기 때문에 필수적입니다. 이를 완료하면 자체 OCI 환경에서 PSA를 자신 있게 채택할 수 있는 기반을 얻을 수 있습니다.

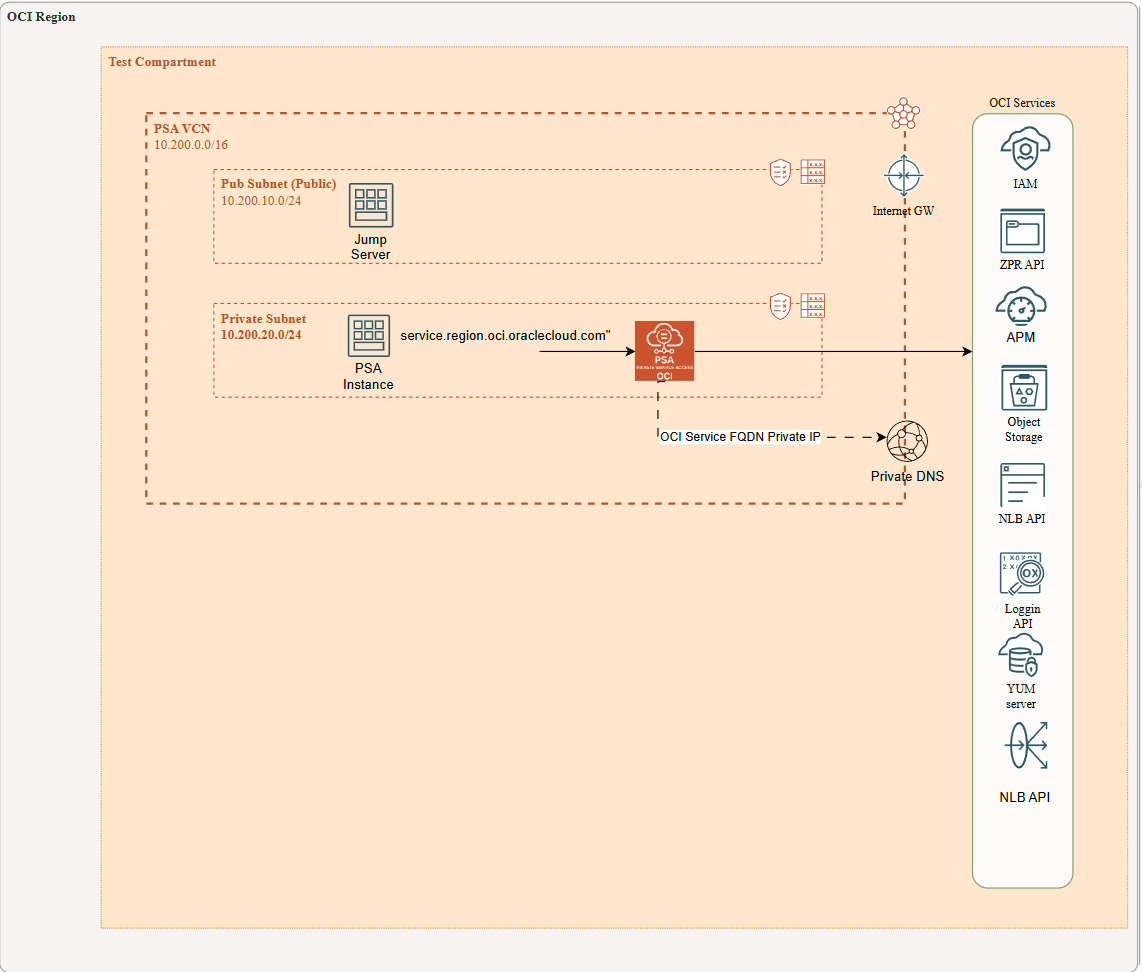

구조

이 아키텍처는 IGW 또는 NAT GW를 통해 인터넷에 액세스하지 않고 서비스 게이트웨이를 통해 OCI 서비스에 연결되지 않는 전용 서브넷에서 실행되는 PSA 인스턴스라고 하는 클라이언트 가상 머신(VM)을 보여줍니다. 대신 VM은 프라이빗 서비스 액세스(PSA)를 사용하여 OCI 퍼블릭 서비스에 접근합니다. 공용 서브넷의 점프 서버는 테스트 중에 ssh를 통해 PSA 인스턴스에 연결하는 데 사용됩니다.

PSA 엔드포인트가 생성되면 서비스는 대상 OCI 퍼블릭 서비스의 FQDN(정규화된 도메인 이름)을 프라이빗 뷰에 추가하고 이를 PSA 서비스의 프라이빗 IP 주소에 매핑하여 VCN의 프라이빗 DNS 분석기를 자동으로 업데이트합니다. 마찬가지로 PSA 끝점이 삭제되면 해당 FQDN이 제거됩니다. 예를 들어, yum.eu-madrid-1.oci.oraclecloud.com, network-load-balancer-api.eu-madrid-1.oci.oraclecloud.com 등이 있습니다.

목표

이 자습서가 끝나면 다음을 수행합니다.

- 프라이빗 서비스 액세스(PSA)를 통해 프라이빗 서브넷 워크로드가 OCI 퍼블릭 서비스에 안전하게 연결할 수 있는 방법을 알아봅니다.

- PSA가 VCN 전용 DNS와 통합되어 서비스 FQDN을 전용 IP에 자동으로 매핑하는 방법을 알아봅니다.

- Oracle Cloud Infrastructure에서 PSA 엔드포인트를 배포하고 구성합니다.

- 프라이빗 VM에서 PSA를 통해 선택한 OCI 서비스로의 접속을 확인합니다.

필수 조건

-

활성 OCI 테넌시입니다. OCI에서 네트워크 리소스를 생성하고 관리하려면 필요한 권한이 있어야 합니다.

-

Linux에서 소프트웨어를 설치하고 구성하는 방법을 포함하여 Linux 운영 체제, OCI, Oracle Linux에 대한 기본적인 이해.

-

OCI 콘솔을 사용하여 네트워크 리소스를 생성하고 관리하는 방법을 잘 이해할 수 있습니다.

-

OCI CLI 툴에 대해 잘 알고 있습니다.

작업 1: 네트워킹 구성요소(VCN, 서브넷 및 VM) 배치

1.- 선택한 IPv4 CIDR 또는 권장 아키텍처를 따라 테넌시에 서브넷(퍼블릭 및 프라이빗 서브넷)이 2개 이상 포함된 VCN(가상 클라우드 네트워크)을 배치합니다. 자세한 내용은 다음을 참조하십시오.

2.- 각 서브넷에 대해 하나씩 두 개의 Linux VM(공용의 점프 서버, 전용의 PSA 인스턴스)을 배치합니다. 자세한 내용은 다음을 참조하십시오.

작업 2: 점프 서버 VM을 테스트하여 PSA 인스턴스에 액세스

Linux 점프 서버 VM을 액세스 포인트로 사용하여 프라이빗 서브넷(PSA 인스턴스)에서 호스트된 VM에 연결합니다. 아시다시피 전용 서브넷의 VM은 전용 IP를 통해서만 연결할 수 있으며 인터넷 연결이 없습니다. 액세스를 사용으로 설정하려면 PSA 인스턴스의 SSH 개인 키를 점프 서버로 업로드해야 합니다. 여기에서 PSA 인스턴스에 대한 SSH 연결을 시작할 수 있습니다. SFTP를 사용하여 키를 안전하게 업로드하는 것이 좋습니다.

SFTP를 통해 서버를 점프하기 위해 개인 키를 업로드하면 점프 서버로 이동하고 다음을 수행합니다.

ssh -i private_PSA_instance_ssh.prv 10.200.20.X ( your vm PSA instace ip)참고: OCI에서 생성된 SSH 프라이빗 키를 사용할 때 호환성 문제가 발생하면 PuTTYgen(Windows의 경우) 또는 OpenSSL(Linux/macOS의 경우)와 같은 툴을 사용하여 필요한 형식으로 변환할 수 있습니다. 이러한 도구를 사용하면 SSH 클라이언트와 원활하게 사용할 수 있도록 형식 간에 키를 변환할 수 있습니다.

puttyGen: PuttyGen에 대한 이 설명서를 참조하십시오.

작업 3: PSA 인스턴스에 OCI cli 설치

이제 PSA 인스턴스에 로그인했으므로 OCI CLI를 설치해야 합니다.

OCI CLI 설치에 대한 다음 설명서를 참조하십시오. OCI CLI 설치

프라이빗 서브넷에 호스트된 이 PSA VM은 일시적으로 인터넷 액세스가 필요합니다. VCN에 NAT 게이트웨이를 추가하고 이를 가리키는 0.0.0.0/0 경로를 생성하는 것이 좋습니다.

NAT 게이트웨이 구성 및 사용에 대한 다음 설명서를 참조하십시오. OCI NAT Gateway

설치 후 전용 서브넷에서 NAT 게이트웨이를 제거하는 것이 매우 중요합니다. 목표는 수신 또는 송신과 같은 공용 액세스 권한이 없는 엄격한 전용 서브넷에서 Oracle 서비스를 테스트하는 것입니다.

작업 4: 테스트할 PSA 서비스 추가

이 연습에서는 나중에 OCI CLI API를 통해 전용(private) PSA 인스턴스에서 테스트할 여러 PSA 서비스를 추가합니다.

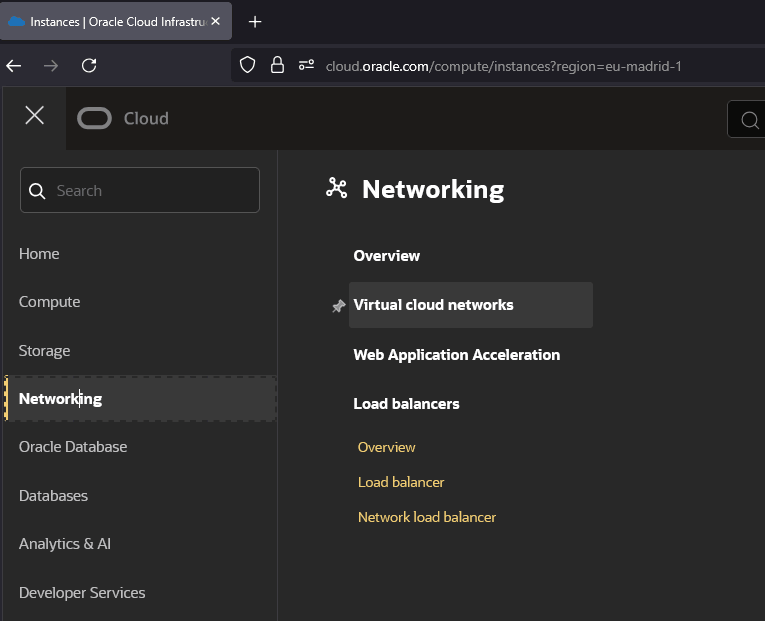

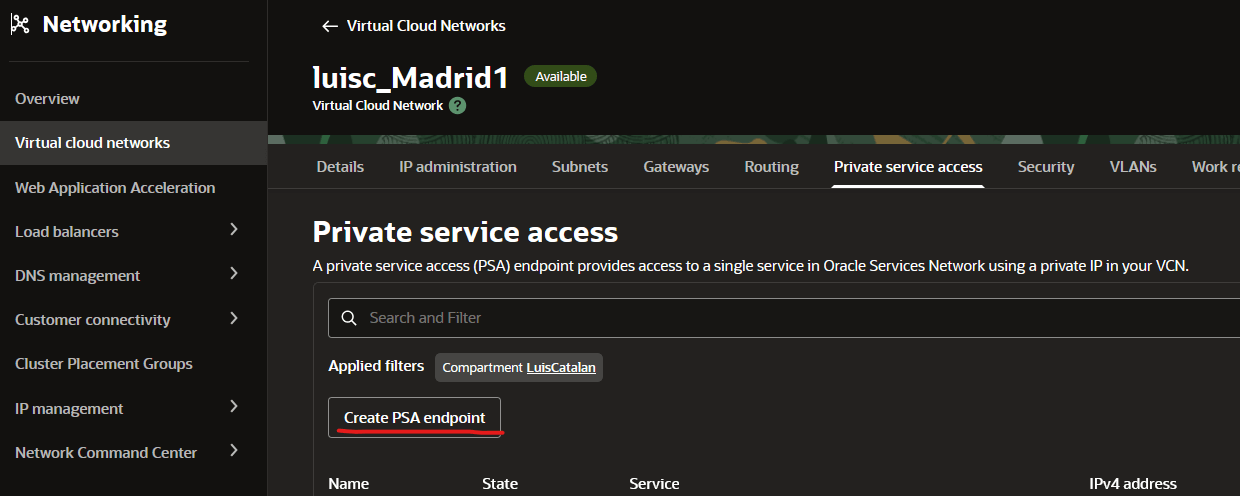

1.- OCI 콘솔로 이동: 네트워킹-VCN

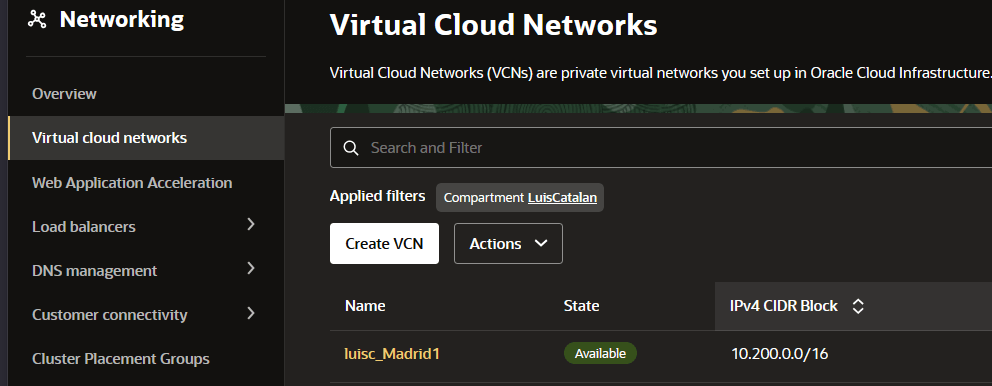

2.- "가상 클라우드 네트워크"를 클릭하고 PSA 개인 인스턴스가 있는 VCN을 선택합니다.

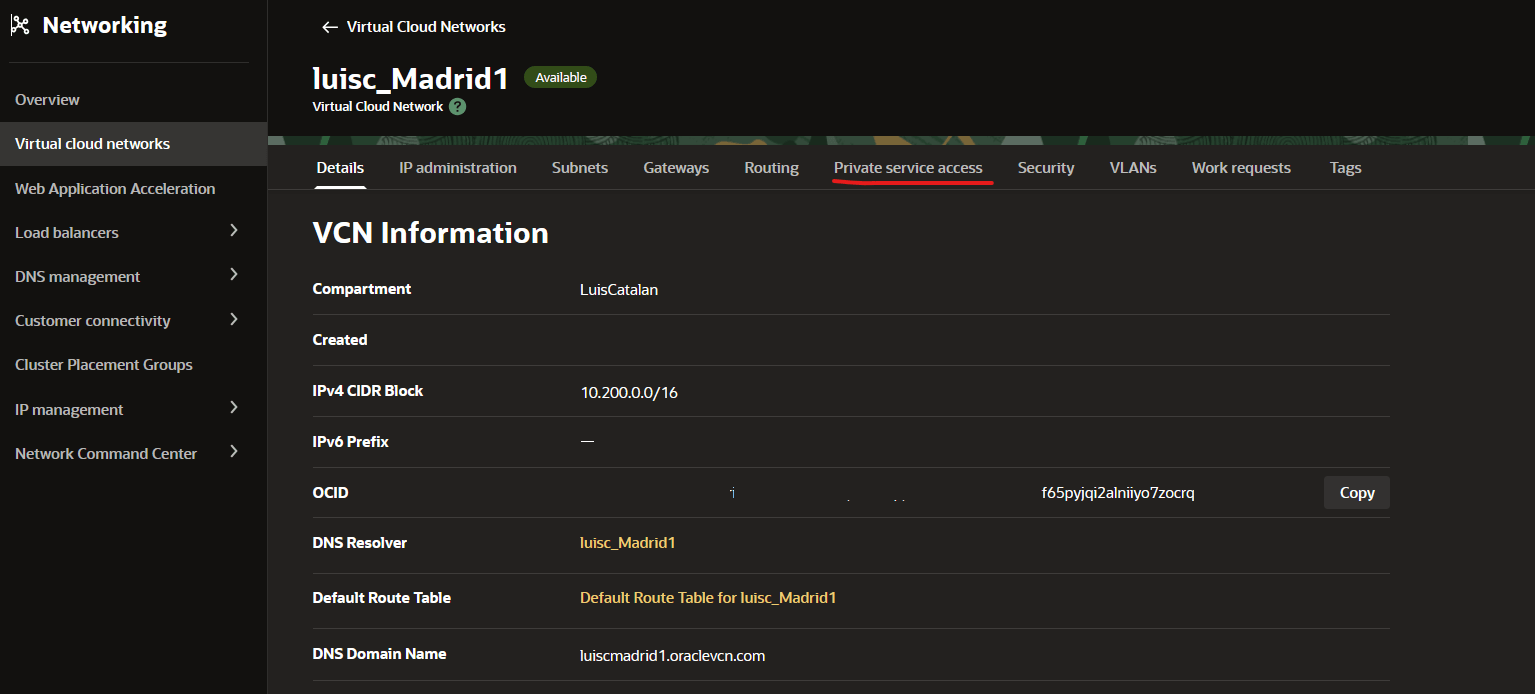

3.- VCN 내에서 프라이빗 서비스 액세스를 선택합니다.

4.- Create PSA endoint 버튼을 누릅니다.

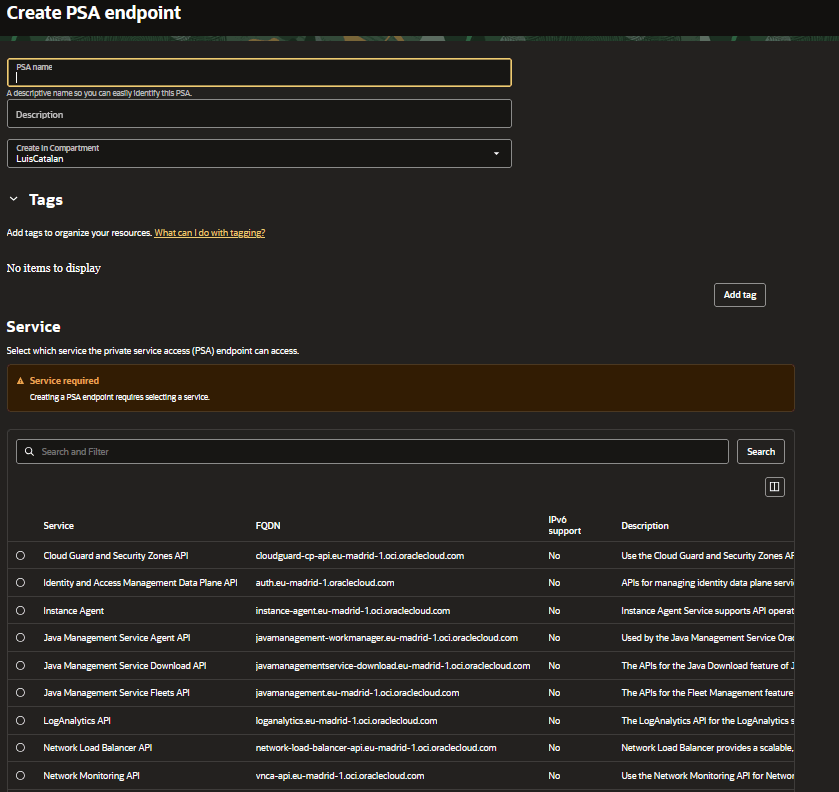

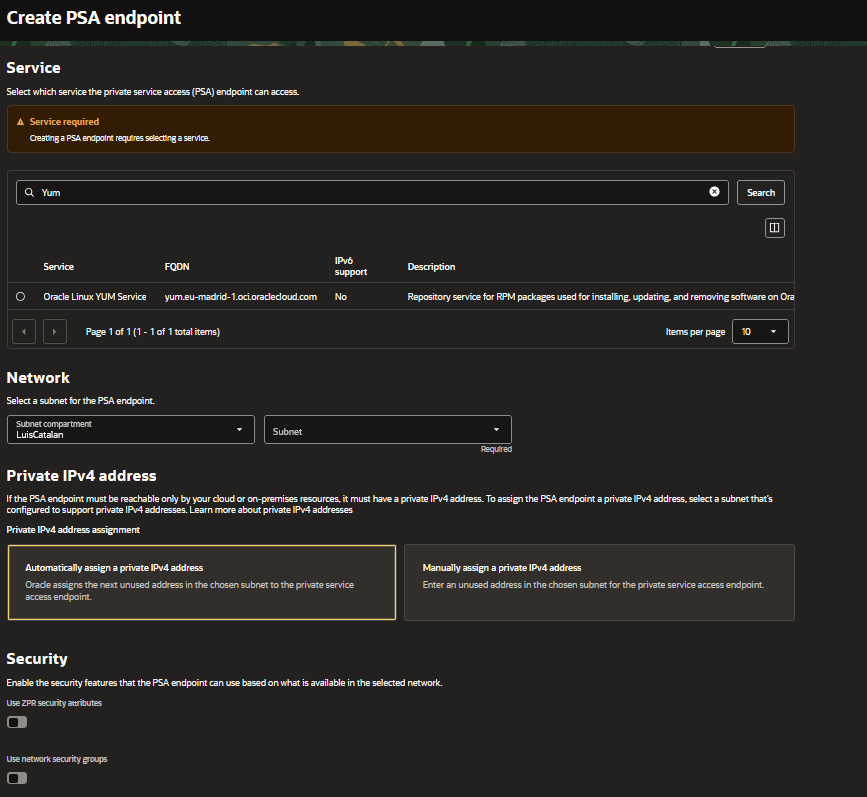

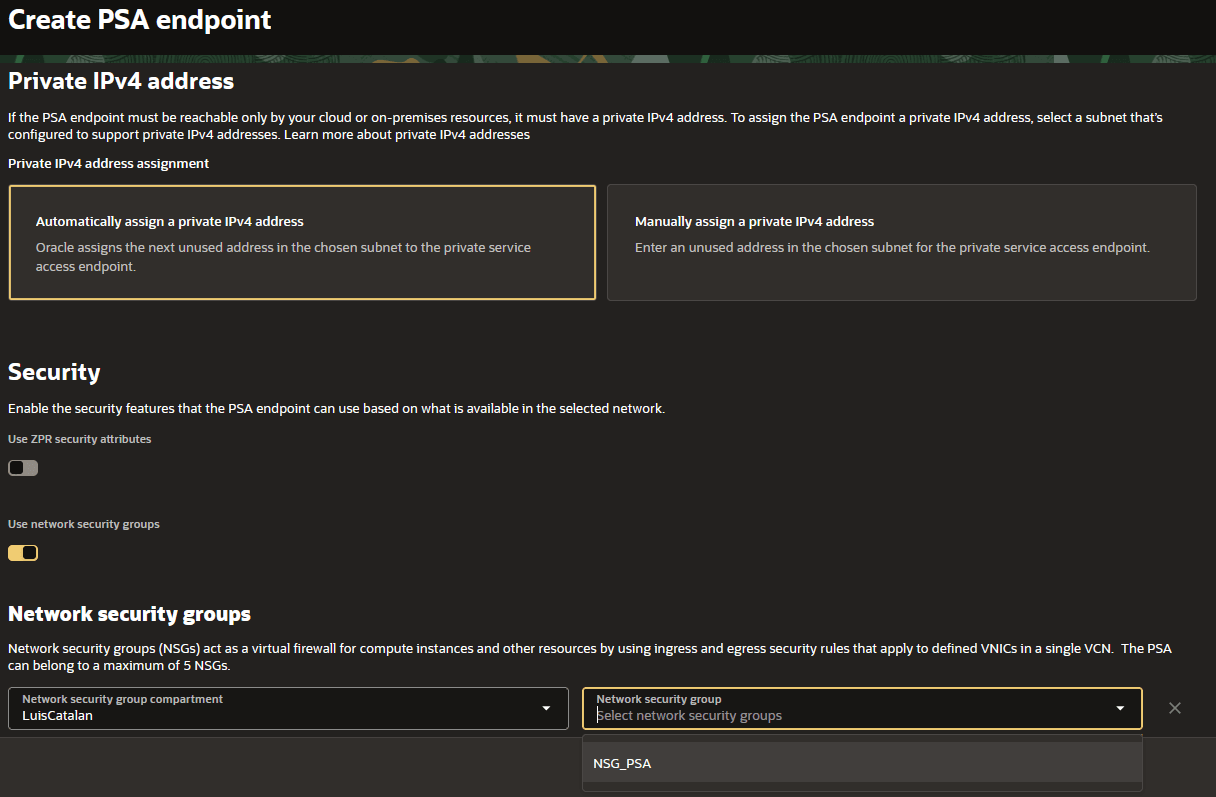

5.- PSA 생성 메뉴에서 PSA 서비스 이름, 생성될 컴파트먼트, 생성할 PSA 서비스 유형, 끝점이 생성될 서브넷 컴파트먼트 및 서브넷을 선택해야 합니다. 또한 전용 IP 또는 매뉴얼의 자동 할당을 선택할 수 있습니다. 마지막 옵션은 보안에 관한 것입니다. 해당 끝점으로 향하는 트래픽을 허용하려면 ZPR 보안 속성 또는 NSG를 지정하는 것이 좋습니다.

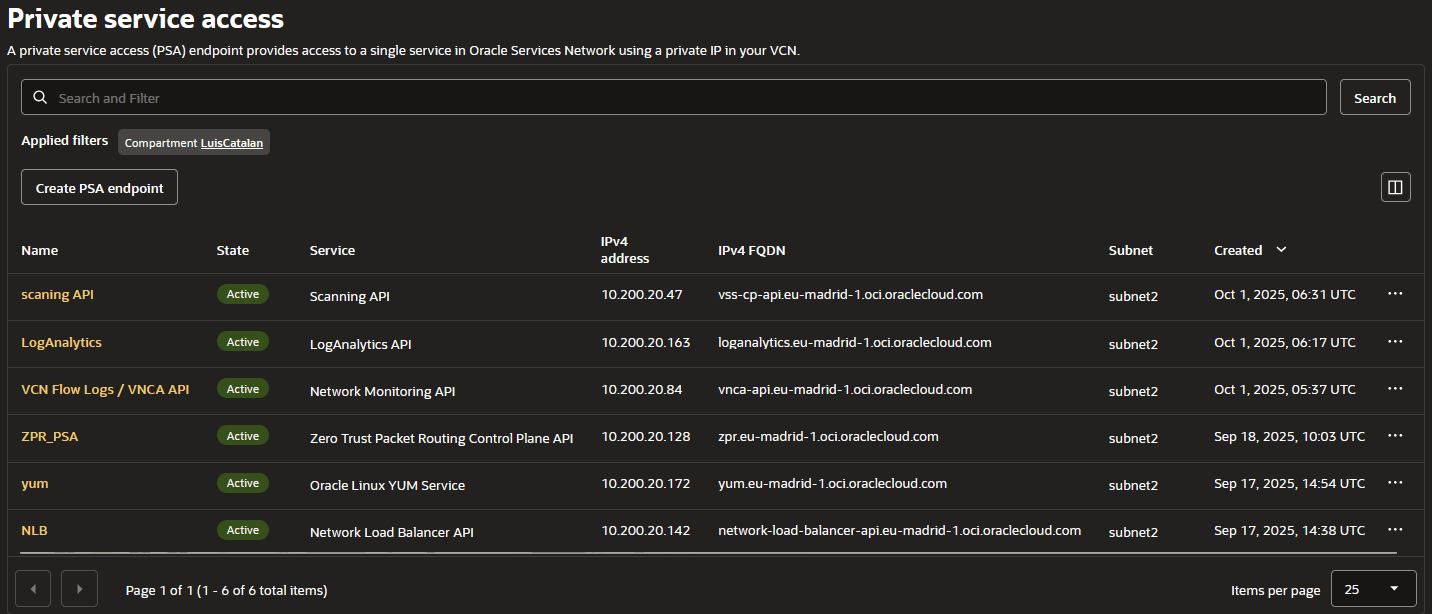

PSA가 생성되면 다음 목록에 표시됩니다.

PSA에는 생성된 서브넷의 전용 IP 주소가 할당됩니다. 이 전용 IP는 서브넷에서 자동으로 지정되거나 수동으로 선택할 수 있으며 콘솔에는 'IPv4 address'로 표시됩니다. 또한 PSA에는 콘솔에 동일한 개인 IP에 매핑되는 'IPv4 FQDN'으로 표시된 개인 서비스에 대해 연관된 FQDN(도메인 이름)이 있습니다.

작업 5: PSA 끝점 테스트

이제 PSA 엔드포인트를 테스트해야 합니다. 이 예에서는 YUM 서버 및 Zero Trust Packer Routing Control Plane API를 테스트합니다.

1.- 첫째, SSH를 통해 점프 서버에 연결합니다.

2.- 점프 서버에서 SSH를 전용 PSA 인스턴스로 가져옵니다.

참고: 이 인스턴스는 인터넷에 액세스할 수 없으며 서비스 게이트웨이 또는 NAT 게이트웨이에 연결되지 않습니다."

[opc@jumpserver ~]\$ ssh -i private_OCI_v2_ssh.prv 10.200.20.67

[opc@privateinstace-psa-test ~]\$사전 검사로 IPv4 FQDN이 실제로 전용 IP를 가리키고 있는지 테스트합니다.

dig +short yum.eu-madrid-1.oci.oraclecloud.com

10.200.20.172전용 IP 대신 공용 IP가 표시되면 문제가 발생한 것입니다. IPv4, IPv4에 대한 추가 정보

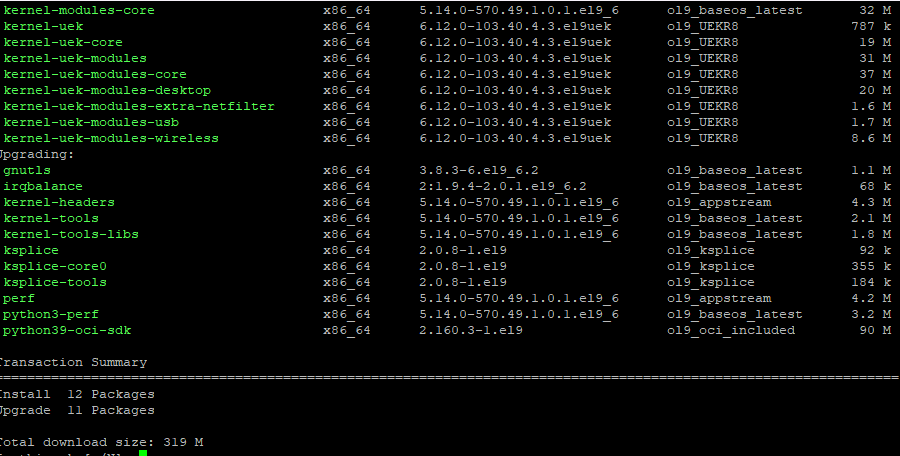

이제 yum 업데이트에 전화하십시오.

Yum 서비스는 10.200.20.172에서 PSA 프라이빗 끝점 'yum.eu-madrid-1.oci.oraclecloud.com'를 거치고 있습니다!!

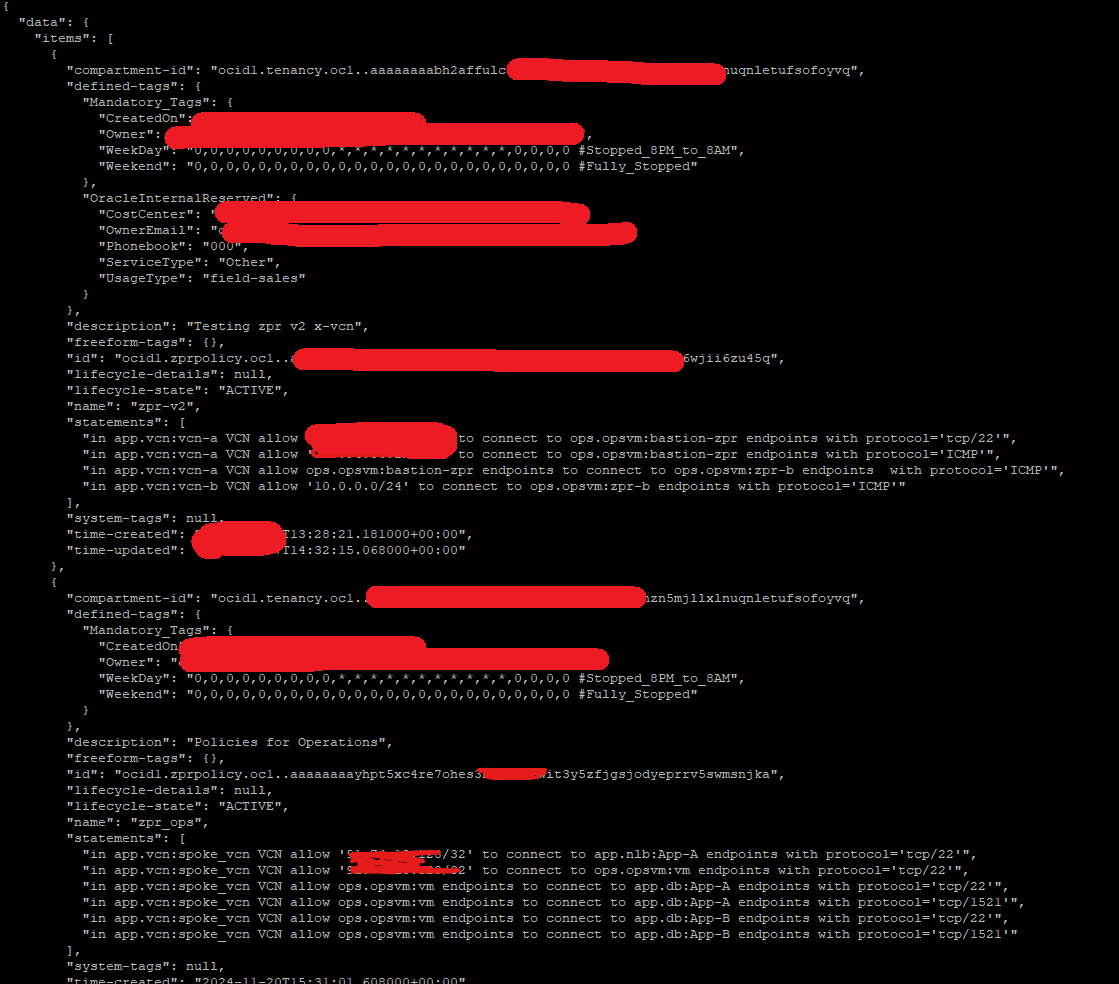

이제 ZPR 하나 :

dig +short zpr.eu-madrid-1.oci.oraclecloud.com

10.200.20.128이제 지정된 테넌시의 ZPR 정책 수를 나열하겠습니다.

oci zpr zpr-policy list --compartment-id ocid1.tenancy.oc1..aaaaaaaabh2affulc4dt4tqs7lbojyhqi6hzXXXXXX --region eu-madrid-1

결론

이 사용지침서에서는 개인 서비스 접근(PSA)을 통해 개인 서브넷의 워크로드가 인터넷 또는 서비스 게이트웨이 연결 없이도 Oracle Cloud Infrastructure 공용 서비스에 안전하게 접근할 수 있는 방법을 배웠습니다. PSA 엔드포인트 구성, 서비스 FQDN을 전용 IP에 매핑하는 VCN의 전용 DNS의 역할, 점프 서버를 통해 전용 인스턴스에 액세스하는 방법을 검토했습니다.

PSA는 전용 엔드포인트를 통해 노출되는 서비스를 보다 효과적으로 제어하고 유연하게 제어할 수 있기 때문에 중요합니다. 광범위한 액세스를 여는 대신 접근 가능한 OCI 공용 서비스를 정확히 정의하여 접근 제어 측면에서 아키텍처를 더욱 안전하고 세분화할 수 있습니다.

설정 및 확인 단계를 완료하면 PSA가 VCN 내에서 트래픽을 완전히 유지하면서 보안을 강화할 수 있는 간단하면서도 강력한 방법을 제공하는 방법을 살펴볼 수 있습니다. 이제 이러한 기초가 마련되면 PSA를 보다 복잡한 시나리오에 통합할 수 있습니다.

관련 링크

승인

- Authors - Luis Catalán Hernández(클라우드 인프라 네트워킹 블랙 벨트), Cristian Sarafoleanu(클라우드 인프라 네트워킹 블랙 벨트)

추가 학습 자원

docs.oracle.com/learn에서 다른 랩을 탐색하거나 Oracle Learning YouTube 채널에서 더 많은 무료 학습 콘텐츠에 액세스하세요. 또한 education.oracle.com/learning-explorer를 방문하여 Oracle Learning Explorer가 되십시오.

제품 설명서는 Oracle Help Center를 참조하십시오.

Configure Private Service Access (PSA) in Oracle Cloud Infrastructure to Securely Access Oracle Services from Your VCN

G51462-01