멀티클라우드 인바운드 및 아웃바운드 전용 네트워크 연결 배포

공용 인터넷을 사용하여 사설 네트워크에서 실행되는 서비스와 애플리케이션을 온프레미스 엔터프라이즈 애플리케이션과 연결하면 조직에 보안 위험이 발생할 수 있습니다. 대신, Amazon Virtual Private Cloud, Microsoft Azure Virtual Network, Google Cloud Virtual Private Cloud 또는 다른 온프레미스 전용 네트워크와 같은 전용 네트워크에서 애플리케이션과 함께 인바운드 및 아웃바운드 전용 연결을 배포할 수 있습니다.

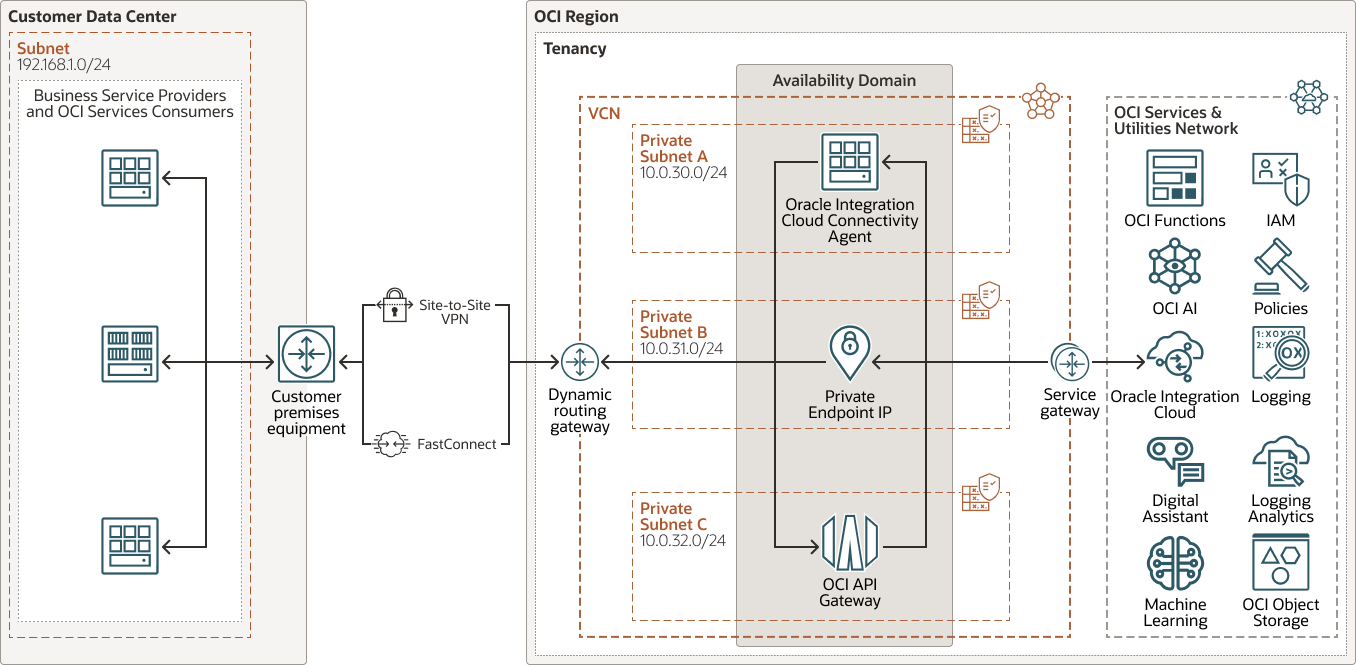

Oracle Integration Cloud Service 연결 에이전트 및 OCI Oracle Integration Cloud Service 전용 끝점을 사용하여 Oracle Integration Cloud Service는 OCI에서 온프레미스 애플리케이션으로 인바운드 및 아웃바운드 트래픽을 지정합니다.

구조

이 아키텍처는 Oracle Integration Cloud Service의 아웃바운드 및 인바운드 통합의 일부로 공용 인터넷을 통해 트래픽을 지시하지 않고도 멀티클라우드 전용 네트워크와 Oracle의 클라우드 서비스 및 애플리케이션 간에 필요한 연결을 제공합니다. Oracle Integration Cloud Service 전용 연결을 사용하고 상호 작용해야 하는 경우 이 아키텍처를 사용합니다.

Oracle Integration Cloud Service는 REST API 트리거 통합 서비스를 공개적으로 이용할 수 있는 것으로 표시하며, 모든 REST 트리거 통합은 기본적으로 공용 네트워크를 통해 액세스할 수 있습니다. Oracle Integration Cloud Service 허용 목록을 사용하여 Oracle Integration Cloud Service에 대한 접근을 개인 소비자로만 제한할 수 있습니다. 개인 소비자는 Oracle Integration Cloud Service에 직접 접근하는 것이 아니라 OCI API Gateway가 나타내는 OCI 서비스 가상화 계층을 통해 접근합니다.

인바운드 OCI 상호 작용은 OCI API 게이트웨이에 의해 사용으로 설정됩니다. 이를 통해 네트워크 내에서 액세스할 수 있는 전용 끝점이 있는 API를 게시할 수 있습니다. In this architecture you will publish Oracle Integration Cloud Service integration services as private APIs in combination with Oracle Integration Cloud Service. 추가 OCI 서비스는 Oracle Integration Cloud Service 인바운드 및 아웃바운드 상호 작용에 대한 전용 연결을 사용으로 설정하는 데 사용됩니다.

이 구조에는 다음과 같은 세 가지 상호 작용 유형이 있습니다.

- Oracle Integration Cloud Service 연결 에이전트

비즈니스 서비스, 애플리케이션 및 전용 플랫폼을 구독합니다. 이 아키텍처는 Oracle Integration Cloud Service 연결 에이전트를 사용하여 전용 비즈니스 서비스 또는 애플리케이션과 통신합니다. Oracle Integration Cloud Service 연결 에이전트는 OCI VCN 내의 전용 서브넷에 있는 OCI 컴퓨트 인스턴스에 설치됩니다. 연결 에이전트는 한쪽의 서비스 게이트웨이를 통해 Oracle Integration Cloud Service와 통신하고, 다른 쪽의 전용 네트워크에서 실행되는 서비스 또는 애플리케이션은 DRG(동적 라우팅 게이트웨이) 및 FastConnect 전용 피어링 또는 VPN을 통해 통신합니다. 연결 에이전트는 Oracle Integration Cloud Service 아웃바운드 시나리오를 구현하지만, 비즈니스 서비스, 플랫폼 및 애플리케이션(예: Java 메시지 서비스, 메시징 대기열 또는 데이터베이스)을 구독하고 폴링할 수 있습니다.

- OCI 전용 끝점 접속

Oracle Integration Cloud Service의 모든 아웃바운드 트래픽은 어댑터를 기반으로 연결을 거칩니다. 인스턴스에 대한 전용 끝점을 생성하는 동안 전용 끝점으로 아웃바운드 트래픽을 보호하는 기능은 어댑터별로 제공됩니다. 예를 들어, Kafka 어댑터와 FTP 어댑터는 전용 끝점을 통해 연결을 지원하며 Oracle Integration Cloud Service 연결 에이전트가 필요하지 않습니다. 전용 엔드포인트 연결 어댑터 지원은 Oracle Integration Cloud Service 업데이트마다 증가합니다.

- OCI API 게이트웨이

OCI 인바운드 트래픽을 공용 네트워크를 통해 라우팅하지 않고도 OCI 서비스를 활용할 수 있습니다. Oracle 서비스에 대한 트래픽을 허용하도록 OCI API Gateway가 프로비저닝된 VCN의 서비스 게이트웨이를 사용하여 OCI API Gateway 전용 패턴을 확장합니다. OCI API 게이트웨이는 전용 플랫폼 및 애플리케이션이 OCI에서 실행되는 서비스와 기능을 호출할 수 있게 해줍니다. 이 아키텍처에서 OCI API 게이트웨이는 REST API 어댑터 트리거 기반 통합 및 전용 연결을 사용하는 Oracle Integration Cloud Service 관리 API에 대한 액세스를 제공합니다.

다음 다이어그램은 이 참조 아키텍처를 보여 줍니다.

integration-cloud-private-inbound-outbound.zip

아키텍처의 구성 요소는 다음과 같습니다.

- 지역

Oracle Cloud Infrastructure 지역은 가용성 도메인이라고 하는 하나 이상의 데이터 센터를 포함하는 지역화된 지리적 영역입니다. 지역은 다른 지역과는 독립적이며, 거리는 국가 또는 대륙에 걸쳐 분리될 수 있습니다.

- 가용성 도메인

가용성 도메인은 한 지역 내의 독립형 독립형 데이터 센터입니다. 각 가용성 도메인의 물리적 리소스는 결함 허용을 제공하는 다른 가용성 도메인의 리소스와 격리됩니다. 가용성 도메인은 전원이나 냉각과 같은 인프라나 내부 가용성 도메인 네트워크를 공유하지 않습니다. 따라서 한 가용성 도메인에서 장애가 발생해도 해당 지역의 다른 가용성 도메인에는 영향을 미치지 않습니다.

- 결함 도메인

장애 도메인은 가용성 도메인 내의 하드웨어와 인프라 그룹입니다. 각 가용성 도메인에는 독립적인 전원 및 하드웨어가 있는 결함 도메인이 3개 있습니다. 여러 장애 도메인에 리소스를 배포할 때 애플리케이션은 장애 도메인 내의 물리적 서버 장애, 시스템 유지 관리 및 전원 장애를 견딜 수 있습니다.

- VCN(가상 클라우드 네트워크) 및 서브넷

VCN은 Oracle Cloud Infrastructure 지역에서 설정한 커스터마이징 가능한 소프트웨어 정의 네트워크입니다. 기존의 데이터 센터 네트워크와 마찬가지로 VCN은 사용자가 네트워크 환경을 완전히 제어할 수 있도록 합니다. VCN에는 VCN 생성 후 변경할 수 있는 겹치지 않는 CIDR 블록이 여러 개 있을 수 있습니다. VCN을 서브넷으로 분할할 수 있습니다. 서브넷은 영역 또는 가용성 도메인으로 범위가 지정될 수 있습니다. 각 서브넷은 VCN의 다른 서브넷과 겹치지 않는 연속적인 주소 범위로 구성됩니다. 서브넷을 생성한 후 크기를 변경할 수 있습니다. 서브넷은 공용 또는 전용일 수 있습니다.

- 라우팅 테이블

가상 라우트 테이블에는 서브넷에서 VCN 외부의 대상으로 트래픽을 라우팅하는 규칙이 포함되어 있습니다(일반적으로 게이트웨이를 통해).

- 보안 목록

각 서브넷에 대해 서브넷에 들어오고 나가야 하는 트래픽의 소스, 대상 및 유형을 지정하는 보안 규칙을 생성할 수 있습니다.

- Dynamic routing gateway(DRG)

DRG는 VCN과 지역 외부의 네트워크(예: 다른 Oracle Cloud Infrastructure 지역의 VCN, 온프레미스 네트워크 또는 다른 클라우드 제공자의 네트워크) 간에 동일한 지역의 VCN 간 전용 네트워크 트래픽에 대한 경로를 제공하는 가상 라우터입니다.

- CPE(Customer-premises equipment)

온프레미스 네트워크에 상주하고 VPN 접속을 설정하는 네트워크 자산을 나타내는 객체입니다. 대부분의 경계 방화벽은 CPE 역할을 하지만 어플라이언스나 서버와 같은 별도의 장치는 CPE일 수 있습니다.

- 사이트 간 VPN

사이트 간 VPN은 온프레미스 네트워크와 Oracle Cloud Infrastructure의 VCN 간 IPSec VPN 연결을 제공합니다. IPSec 프로토콜 제품군은 패킷이 소스에서 대상으로 전송되기 전에 IP 트래픽을 암호화하고 트래픽이 도착하면 해독합니다.

- FastConnect

Oracle Cloud Infrastructure FastConnect는 데이터 센터 및 Oracle Cloud Infrastructure 간 전용 개인 연결을 생성할 수 있는 쉬운 방법을 제공합니다. FastConnect는 인터넷 기반 연결에 비해 더 높은 대역폭 옵션과 더 안정적인 네트워킹 환경을 제공합니다.

- OCI 전용 끝점

OCI 전용 끝점은 Oracle Cloud Infrastructure Resource Manager에서 테넌시의 비공용 클라우드 리소스에 액세스하는 데 사용할 수 있는 전용 OCI 리소스입니다. Oracle Integration Cloud Service는 전용 끝점을 통해 트래픽 및 패키지의 경로를 지정합니다. 모든 트래픽은 공용 인터넷을 거치지 않고 개인 네트워크에 유지됩니다.

- API 게이트웨이

Oracle API Gateway를 사용하면 네트워크 내에서 액세스할 수 있고 필요한 경우 공용 인터넷에 노출할 수 있는 전용 끝점이 있는 API를 게시할 수 있습니다. 엔드포인트는 API 검증, 요청 및 응답 변환, CORS, 인증 및 권한 부여, 요청 제한을 지원합니다.

- Oracle Integration Cloud Service

Oracle Integration Cloud Service는 애플리케이션을 통합하고, 프로세스를 자동화하고, 비즈니스 문서를 교환하고, 시각적 애플리케이션을 생성할 수 있는 전담 관리 서비스입니다. B2B

- 함수

Oracle Cloud Infrastructure Functions는 확장성이 뛰어난 완전 관리형 멀티테넌트, 온디맨드 FaaS(Functions-as-a-Service) 플랫폼입니다(FaaS). 그것은 Fn 프로젝트 오픈 소스 엔진에 의해 구동 됩니다. Functions를 사용하면 코드를 배포하고 직접 호출하거나 이벤트에 대한 응답으로 트리거할 수 있습니다. Oracle Functions는 Oracle Cloud Infrastructure Registry에서 호스팅되는 Docker 컨테이너를 사용합니다.

- Oracle Cloud Infrastructure AI Services

Oracle Cloud Infrastructure AI Services는 개발자가 애플리케이션 및 비즈니스 운영에 AI를 더 쉽게 적용할 수 있도록 사전 구축된 머신 러닝 모델을 갖춘 서비스 모음입니다. 보다 정확한 비즈니스 결과를 위해 맞춤형 교육을 받을 수 있습니다. 자세한 내용은 Oracle Cloud Infrastructure Generative AI, Oracle Cloud Infrastructure Language, Oracle Cloud Infrastructure Speech, Oracle Cloud Infrastructure Vision, Oracle Cloud Infrastructure Document Understanding를 참조하십시오.

- 머신 러닝 서비스(ML)

Oracle의 머신 러닝 서비스를 사용하면 맞춤형 학습 모델을 보다 쉽게 구축, 교육, 배포 및 관리할 수 있습니다. 이러한 서비스는 선호하는 오픈 소스 라이브러리 및 도구를 지원하거나 데이터베이스 내 머신 러닝 및 정제된 데이터에 대한 직접 액세스를 통해 데이터 과학 기능을 제공합니다. Oracle Cloud Infrastructure Data Science, Oracle Database의 머신 러닝, Oracle Cloud Infrastructure Data Labeling, 데이터 과학용 OCI 가상 머신을 참조하십시오.

- Oracle Digital Assistant

디지털 어시스턴트는 사용자가 다양한 앱과 웹 사이트를 관리할 필요 없이 자연어 대화를 통해 작업을 수행하는 데 도움이 되는 가상 장치입니다.

- Identity and Access Management (IAM, ID 및 액세스 관리)

Oracle Cloud Infrastructure Identity and Access Management(IAM)는 Oracle Cloud Infrastructure(OCI) 및 Oracle Cloud Applications용 액세스 제어 플레인입니다. IAM API 및 사용자 인터페이스를 통해 ID 도메인 및 ID 도메인 내의 리소스를 관리할 수 있습니다. 각 OCI IAM ID 도메인은 독립형 ID 및 액세스 관리 솔루션 또는 다른 사용자 모집단을 나타냅니다.

- 정책

Oracle Cloud Infrastructure Identity and Access Management 정책은 어떤 리소스에 액세스할 수 있는지, 어떤 방법으로 액세스할 수 있는지 지정합니다. 액세스는 그룹 및 구획 수준에서 부여됩니다. 즉, 특정 구획 또는 테넌시 내에서 그룹에 특정 유형의 액세스 권한을 부여하는 정책을 작성할 수 있습니다.

- 감사

Oracle Cloud Infrastructure Audit 서비스는 지원되는 모든 Oracle Cloud Infrastructure 공용 애플리케이션 프로그래밍 인터페이스(API) 끝점에 대한 호출을 로그 이벤트로 자동 기록합니다. 현재 모든 서비스는 Oracle Cloud Infrastructure Audit을 통한 로깅을 지원합니다.

- 로깅로깅은 확장성이 뛰어난 완전 관리형 서비스로, 클라우드의 리소스에서 다음 유형의 로그에 액세스할 수 있습니다.

- 감사 로그: 감사 서비스에서 내보낸 이벤트와 관련된 로그입니다.

- 서비스 로그: API Gateway, Events, Functions, Load Balancing, Object Storage, VCN 흐름 로그와 같은 개별 서비스에서 내보낸 로그.

- 사용자 정의 로그: 사용자 정의 응용 프로그램, 다른 클라우드 공급자 또는 온프레미스 환경의 진단 정보를 포함하는 로그입니다.

- Oracle Cloud Infrastructure Logging Analytics

Oracle Cloud Infrastructure Logging Analytics는 온프레미스 및 다중 클라우드 환경의 모든 로그 데이터를 모니터링, 집계, 인덱스화 및 분석하는 머신 러닝 기반 클라우드 서비스입니다. 사용자는 이 데이터를 검색, 탐색 및 상관하여 문제를 빠르게 해결하고 통찰력을 얻어 운영 결정을 개선할 수 있습니다.

- 객체 스토리지

오브젝트 스토리지를 사용하면 데이터베이스 백업, 분석 데이터, 이미지 및 비디오와 같은 리치 콘텐츠 등 모든 콘텐츠 유형의 대량의 정형 및 비정형 데이터에 빠르게 액세스할 수 있습니다. 인터넷 또는 클라우드 플랫폼 내에서 직접 안전하고 안전하게 데이터를 저장하고 검색할 수 있습니다. 성능 또는 서비스 안정성의 저하 없이 스토리지를 원활하게 확장할 수 있습니다. 빠르고 즉각적이며 자주 액세스하는 데 필요한 "핫" 스토리지에 표준 스토리지를 사용합니다. 장기간 보관하고 거의 액세스하지 않는 "콜드" 스토리지에는 아카이브 스토리지를 사용합니다.

권장사항

- VCN

VCN을 생성할 때 VCN의 서브넷에 연결할 리소스 수를 기준으로 필요한 CIDR 블록 수와 각 블록의 크기를 결정합니다. 표준 전용 IP 주소 공간 내에 있는 CIDR 블록을 사용합니다.

전용 접속을 설정할 다른 네트워크(Oracle Cloud Infrastructure, 온프레미스 데이터 센터 또는 다른 클라우드 제공자)와 겹치지 않는 CIDR 블록을 선택합니다.

VCN을 생성한 후 해당 CIDR 블록을 변경, 추가 및 제거할 수 있습니다.

서브넷을 설계할 때 트래픽 흐름 및 보안 요구 사항을 고려합니다. 특정 계층 또는 역할 내의 모든 리소스를 보안 경계로 사용할 수 있는 동일한 서브넷에 연결합니다.

- 접속

Oracle Cloud Infrastructure에 리소스를 배포할 때 온프레미스 네트워크에 대한 단일 연결로 소규모로 시작할 수 있습니다. 이 단일 연결은 FastConnect 또는 IPSec VPN을 통해 이루어질 수 있습니다. 중복성을 계획하려면 온프레미스 네트워크와 Oracle Cloud Infrastructure 간의 모든 구성요소(하드웨어 장치, 설비, 회로 및 전원)를 고려하십시오. 또한 시설이 경로 간에 공유되지 않도록 다양성을 고려하십시오.

- Oracle Integration Cloud Service 인스턴스로 접근 제한

허용 목록(이전의 허용 목록)을 구성하여 Oracle Integration Cloud Service 인스턴스에 액세스할 수 있는 네트워크를 제한합니다. 지정한 특정 IP 주소, CIDR(Classless Inter-Domain Routing) 블록 및 가상 클라우드 네트워크의 사용자만 Oracle Integration Cloud Service 인스턴스에 액세스할 수 있습니다.

- 전용 끝점 네트워크

VCN은 Oracle Integration Cloud Service 인스턴스와 동일한 지역에 있어야 합니다. VCN과 서브넷은 모든 구획에 있을 수 있으며 동일하거나 다른 구획에 있을 수 있습니다. 서브넷은 공용 또는 전용일 수 있지만 전용 액세스의 경우 전용이어야 합니다.

고려사항

이 참조 아키텍처를 배포할 때는 다음 사항을 고려하십시오.

- 확장성

Oracle Integration Cloud Service 인스턴스를 생성할 때 관리자는 인스턴스당 사용할 메시지 팩 수를 지정합니다.

- 리소스 제한

테넌시에 대한 모범 사례, 서비스별 제한 및 구획 할당량을 고려하십시오.

- 보안

Oracle Cloud Infrastructure Identity and Access Management 정책을 사용하여 클라우드 리소스에 액세스할 수 있는 사용자 및 수행할 수 있는 작업을 제어할 수 있습니다. OCI 클라우드 서비스는 OCI API Gateway가 기능을 호출하도록 허용하는 등 Oracle Cloud Infrastructure Identity and Access Management 정책을 사용합니다. OCI API 게이트웨이는 OAuth 인증 및 권한 부여를 사용하여 액세스를 제어할 수도 있습니다. Oracle Cloud Infrastructure Identity and Access Management는 Oracle Cloud Infrastructure Identity and Access Management를 통해 통합할 수 있는 인증 및 권한 부여를 허용합니다. 따라서 OCI API 게이트웨이는 다양한 서비스 및 인증 설정에 대해 인증할 수 있습니다.

- 성능 및 비용

OCI는 광범위한 애플리케이션 및 사용 사례를 지원하는 컴퓨트 구성을 제공합니다. 컴퓨트 인스턴스에 대한 구성을 신중하게 선택하십시오. 최저 비용으로 로드에 최적의 성능을 제공하는 구성을 선택합니다. 더 많은 성능, 메모리 또는 네트워크 대역폭이 필요한 경우 더 큰 구성으로 변경할 수 있습니다.

OCI API 게이트웨이는 백엔드 서비스에서 불필요한 로드를 방지할 수 있도록 외부 캐시 서버(예: Redis 또는 KeyDB 서버)와 통합하여 응답 캐싱을 지원합니다. 응답이 캐시될 때 유사한 요청이 수신되면 백엔드 서비스로 요청을 전송하는 대신 응답 캐시에서 데이터를 검색하여 완료할 수 있습니다. 따라서 백엔드 서비스에 대한 로드가 줄어들어 성능을 개선하고 비용을 절감할 수 있습니다.

또한 OCI API 게이트웨이는 권한 부여 토큰(휴가 시간 기준)을 캐시하여 ID 제공자에 대한 로드를 줄이고 성능을 개선합니다.

- 가용성

배포 요구사항 및 지역에 따라 고가용성 옵션을 사용하는 것이 좋습니다. 이 옵션에는 영역의 여러 가용성 도메인에 리소스를 분배하고 가용성 도메인 내의 결함 도메인에 리소스를 분배하는 방법이 포함됩니다. 장애 도메인은 단일 가용성 도메인 내에 배포된 워크로드에 가장 적합한 복원성을 제공합니다. 애플리케이션 계층에서 고가용성을 얻으려면 서로 다른 결함 도메인에 애플리케이션 서버를 배치하고 로드 밸런서를 사용하여 애플리케이션 서버 간에 클라이언트 트래픽을 분산합니다.

- 모니터링 및 경보

노드에 대한 CPU 및 메모리 사용량에 대한 모니터링 및 경보를 설정하여 필요에 따라 구성을 스케일 업 또는 다운할 수 있습니다.

배치

다음 단계에 따라 Oracle Cloud Infrastructure에 이 참조 아키텍처를 배포할 수 있습니다.

- OCI 콘솔에 사인인합니다.

- 아키텍처 다이어그램에 표시된 대로 VCN, 서브넷, 동적 라우팅 게이트웨이, 보안 목록, 라우팅 테이블, 서비스 게이트웨이, FastConnect/VPN, CPE, OCI 전용 엔드포인트 등 필요한 네트워킹 인프라를 설정합니다.

- Oracle Integration Cloud Service 인스턴스를 프로비전합니다.

- Oracle Integration Cloud Service 연결 에이전트를 설치합니다.

- Oracle Integration Cloud Service 콘솔로 이동하여 에이전트 그룹을 생성합니다.

- 다운로드 및 실행 및 접속 에이전트 설치 프로그램에 대한 지침을 따릅니다.

- OCI 콘솔로 이동하여 Oracle Integration Cloud Service 시스템 요구사항에 따라 컴퓨트 구성을 선택합니다.

- Oracle Integration Cloud Service 전용 끝점을 구성합니다.

- OCI API 게이트웨이 인스턴스를 생성합니다.

- 필요한 경우 허용 목록을 구성하여 Oracle Integration Cloud Service 인스턴스에 대한 액세스 권한이 있는 네트워크를 제한합니다.

추가 탐색

Oracle Integration Cloud Service를 통해 멀티클라우드 전용 네트워크 연결을 배포하기 위한 지침 및 컨텍스트는 다음 리소스를 검토하십시오.

Oracle Integration Cloud Service

- "Download and Run the Connectivity Agent Installer" in Provisioning and Administering Oracle Integration 3

- Provisioning and Administering Oracle Integration 3의 "System Requirements"

- "Prerequisites for Configuring a Private Endpoint" in Provisioning and Administering Oracle Integration 3

- Provisioning and Administering Oracle Integration 3의 "About Connecting to Endpoints Using a Private Virtual Cloud Network (VCN)"

- Provisioning and Administering Oracle Integration 3의 "Connect to Private Resources"

Oracle Cloud Infrastructure API Gateway

Oracle Cloud Infrastructure

- Oracle Cloud Infrastructure에 대한 모범 사례 프레임워크

- Oracle Cloud 비용 예측기

- Oracle API 관리

- "FastConnect Overview" in Oracle Cloud Infrastructure documentation

- Oracle Cloud Infrastructure 설명서의 "네트워킹 개요"

- "Security Overview" in Oracle Cloud Infrastructure documentation

- Oracle Integration Cloud를 통해 다중 클라우드 전용 네트워크 연결 설정