랜섬웨어로부터 데이터를 보호하는 사이버 복원형 아키텍처에 대해 알아보기

랜섬웨어는 복잡한 알고리즘을 사용하여 데이터를 암호화하고 시스템에서 사용자를 잠그는 고급 형태의 악성 코드입니다. 위협 행위자는 일반적으로 암호 화폐에서 자신의 신원을 보호하기 위해 랜섬을 요구하며, 액세스 복구를 위한 암호 해독 키와 교환됩니다.

최신 랜섬웨어 공격은 이중 강탈 방법을 사용하는 경우가 많습니다. 데이터는 암호화될 뿐만 아니라, 공격자가 비용을 지불하지 않을 경우 공개적으로 릴리스하겠다고 위협하면서도 유출됩니다.

이 솔루션 플레이북에서는 환경을 "보호 및 감지"하는 사이버 보안 측정과 랜섬웨어에서 데이터를 "응답 및 복구"하는 사이버 복원성 전략에 대해 알아봅니다.

NIST 사이버 보안 프레임워크 정보

- 보호: 데이터 기밀성, 무결성 또는 가용성에 대한 위협을 방지합니다.

- 감지: 시도 및/또는 성공한 악의적 활동의 증거로 해석될 수 있는 비정상적 활동을 감지합니다.

- 응답: 타협의 성공에 대한 해결, 억제 및 대응.

- 복구: 손상이 발생했다고 가정하고 환경을 알려진 양호 상태로 복원하는 방식을 사용합니다.

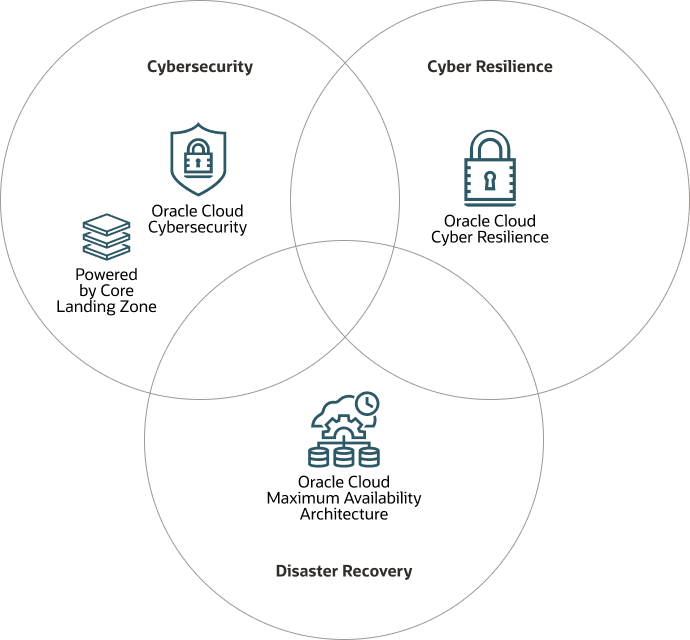

사이버 트라이어드 Cyber Triad

사이버 보안 초기에는 공격자가 네트워크에 들어가는 것을 막는 데 중점을 두었습니다. 그러나 위협이 첨단 바이러스와 맬웨어의 증가로 더욱 정교해짐에 따라 예방만으로는 충분하지 않다는 것이 분명해졌습니다. 예방 전략 외에도 방화벽을 위반한 공격자를 식별하고 플래그를 지정하는 탐지 기술이 도입되었습니다.

Oracle은 강탈, 공급망 중단 및 랜섬웨어 침해가 수반되는 운영 중단의 피해자가 되지 않도록 하기 위해 클라우드 아키텍처가 사이버 트라이어드를 해결할 것을 권장합니다.

- 사이버보안

- 사이버 복원력

- 장애 복구

사이버 트라이어드의 세 가지 측면을 모두 고려하면 조직의 RTO(Recovery Time Objective) 및 RPO(Recovery Point Objective) 요구 사항을 충족하면서 랜섬웨어에서 복구할 수 있는 위치에 있습니다.

OCI 환경 보안을 강화하는 동시에 워크로드의 가용성을 보장하기 위해 핵심 보안 기본 사항 및 재해 복구 방법에 집중할 수 있습니다. 예를 들어, 손상된 데이터를 복제하는 경우 복구 사이트는 기본 사이트와 동일한 방식으로 영향을 받으며 위협 행위자의 삭제, 암호화 또는 수정을 방지하는 문제를 해결하지 않습니다.

사이버 복원형 아키텍처를 설계하면 백업을 보호하고 위협 행위자가 데이터를 복원하기 전에 수정, 삭제 또는 변경했는지 확인할 수 있습니다.

사이버 트라이어드, 기존 보안 조치 및 재해 복구를 함께 사용하면 사이버 복원력을 보장하고 조직이 랜섬웨어에서 복구할 수 있도록 더 잘 준비할 수 있습니다.

주:

고가용성 및 재해 복구는 아키텍처의 중요한 부분이지만 이 솔루션 플레이북의 범위를 벗어납니다.설계자에게 문의

Ask the Architect 에피소드 다시 보기:

다음은 이러한 항목이 시작되는 비디오의 다양한 지점 (mins:secs)에 대한 목록입니다.

- 00:00 - 여는 중

- 02:54 - 사이버 트라이어드 소개

- 10:00 - 엔클레이브 및 CRA(Cyber Resilient Architecture)

- 17:31 - 사이버 보안 필러 이해

- 25:00 - 사이버 복원력 이해 - 개념 및 제어

- 38:15 - Oracle Database Zero Data Loss Autonomous Recovery Service - 세부 사항 및 데모

- 44:26 - 비구조적 데이터에 대한 CRA Terraform 스택 데모

- 49:34 - 요약

시작하기 전에

다음 관련 리소스를 검토하십시오.