계획

| 시퀀스 | 다루는 주제 |

|---|---|

| 1 |

Oracle 데이터베이스의 변경 불가능성 및 데이터 무손실 지원 IM-2: Oracle 클라우드 데이터베이스에 대해 복구 서비스를 사용합니다. |

| 2 |

변경할 수 없는 버킷을 구성하고 최소 권한의 IAM 주체를 사용으로 설정 IM-1: 구조화되지 않은 데이터에 대한 변경 불가능한 버킷 구성 ZT-1: IAM 특수 복구 계정에 대해서만 구성된 보안 권한으로 구성된 버킷입니다. |

| 3 |

사이버 복원성 위협과 관련된 위협 감지 사용 TD-1: Cloud Guard 버킷 규칙(공용/전용) 및 버킷 로깅을 확인합니다. |

| 4 |

변경 불가능한 버킷으로 데이터 이동 테스트 시작 IM-3: OCI CLI 스크립트를 사용하여 OCI FSS를 변경할 수 없는 오브젝트 스토리지에 복사합니다. BR-1: OCI 사용자정의 이미지를 변경할 수 없는 버킷에 백업합니다. |

자율운영 복구 서비스로 데이터베이스 보호

새로운 개발 및 테스트 데이터베이스를 위한 파일럿을 시작합니다. 샘플 질문에는 다음이 포함되지만 이에 국한되지는 않습니다.

- 필요한 데이터베이스 플랫폼 및 소프트웨어 버전은 무엇입니까?

- 데이터베이스가 DNS에 OCI를 사용하고 있습니까? DNS 조건부 전달을 조사하지 않는 경우

- 기존 OCI 제한을 늘려야 합니까?

- 데이터베이스가 자율운영 복구 서비스에 접속할 수 있도록 보안 목록을 사용으로 설정했습니까?

- 필요한 모든 IAM 정책 문을 사용으로 설정하여 서비스에 권한을 부여했습니까?

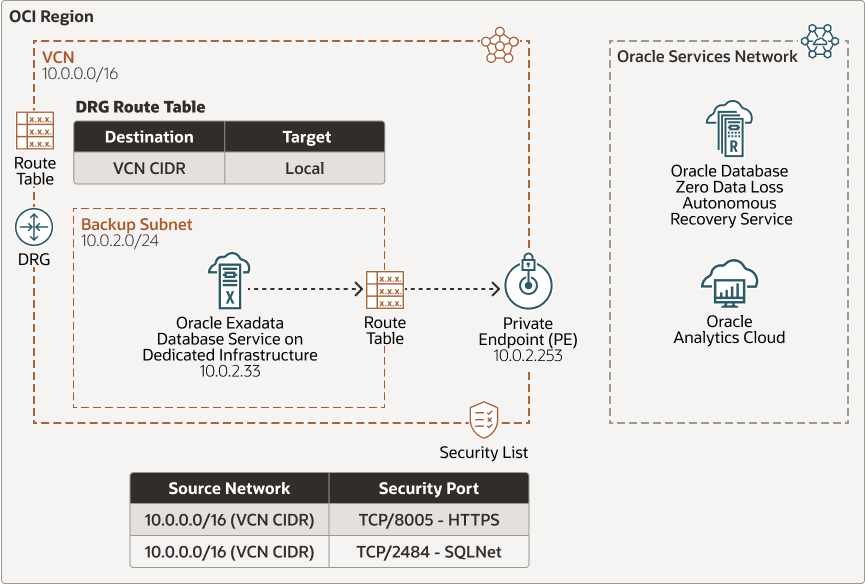

다음 다이어그램은 Oracle Database Zero Data Loss Autonomous Recovery Service에 접속하는 OCI 복구 서브넷의 예를 보여줍니다.

이제 데이터베이스를 보호하므로 다음 권장 사항을 사용하여 비정형 데이터(부트, 블록, 파일 시스템 등)를 보호하는 데 집중할 수 있습니다.

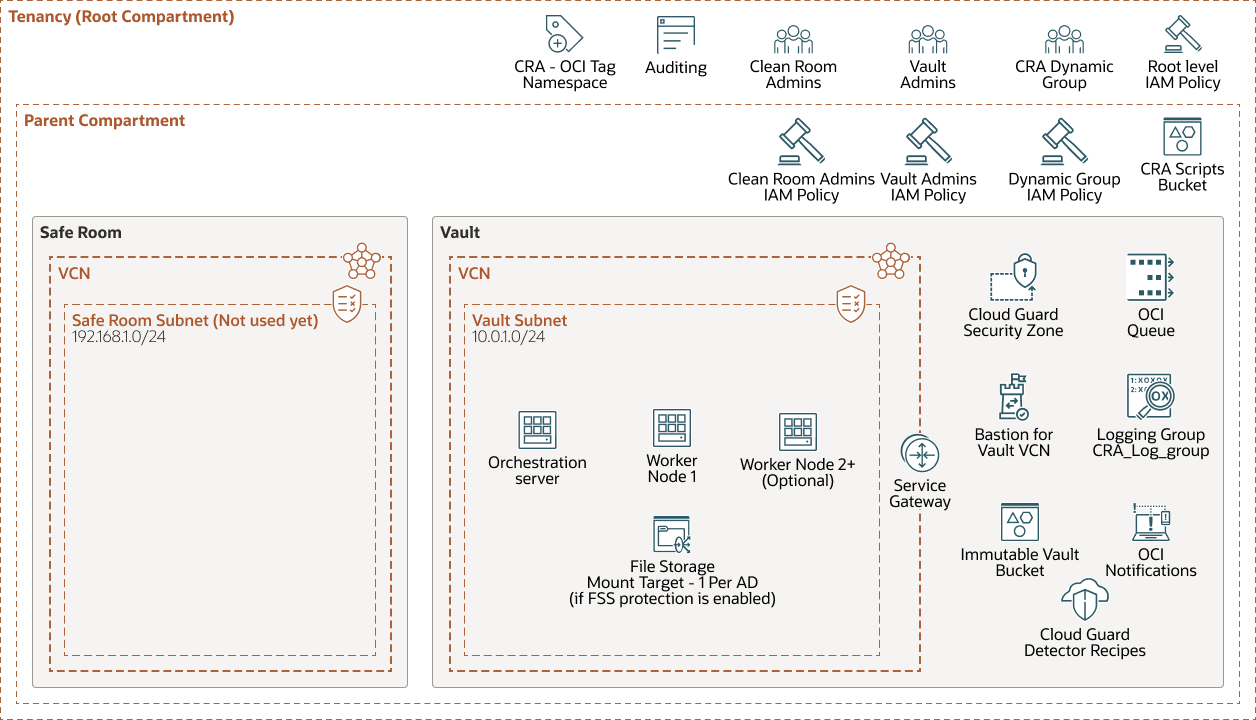

- 중첩된 컴파트먼트 구조를 생성하거나 새 OCI 테넌시를 생성하여 Vault enclave 또는 Safe Restore enclave로 작동합니다.

- 오브젝트 스토리지 버킷을 생성하고, 보존 규칙을 추가하고, 보존 정책을 테스트한 후 규칙을 잠급니다.

- IAM 정책이 그룹 멤버쉽을 제한하고 백업 또는 스토리지 관리자에게만 액세스를 제공하는지 확인합니다. 필요한 경우 다른 IAM 도메인을 사용할 수도 있습니다.

- Oracle Cloud Guard 및 OCI 보안 영역이 버킷을 퍼블릭으로 만들 수 없도록 보장하고 아무도 백업 및 복구 서비스를 사용 안함으로 설정할 수 없도록 해야 합니다. 보안 영역 정책은 OCI Object Storage에서 퍼블릭 버킷 생성을 금지합니다. 예를 들어, 보안 영역 정책을 설정하여 누구나 퍼블릭 버킷을 만들거나 기존 스토리지 버킷을 수정하고 퍼블릭으로 만들지 못하도록 할 수 있습니다.

변경 불가능한 Vault로 백업

플랫폼 간에 데이터를 복제, 동기화 및 이동할 수 있는 오픈 소스 및 상용 툴이 있습니다. 데이터 마이그레이션 블로그의 작업에 적합한 도구 섹션을 검토합니다. 변경할 수 없는 Vault 버킷으로 데이터를 복사하기 위한 여러 도구와 기술이 있습니다.

사이버 복원력 파일럿에서는 변경할 수 없는 저장소에 있는 통합관리 서버를 사용할 수 있는 아키텍처를 배치할 수 있습니다. Orchestration Server는 백업할 리소스를 검색하고 백업 작업을 OCI Queue 서비스로 보냅니다. 그런 다음 워커 노드는 백업 작업을 수신하고 작업 처리를 즉시 시작합니다. 이 모델에서는 운용 환경으로부터 데이터를 복사한 다음 변경 불가능한 저장소 버킷으로 데이터를 업로드할 수 있습니다.

도메인별 중요 제어 요약

| 도메인 | 다루는 주제 |

|---|---|

| 변경불능 | IM-1: 구조화되지 않은 데이터에 대한 변경 불가능한 버킷 구성

IM-2: Oracle 클라우드 데이터베이스에 대한 복구 서비스 사용. IM-3: OCI File Storage를 사용하는 경우 OCI File Storage를 변경할 수 없는 객체 스토리지로 복사합니다. |

| 제로 트러스트 | ZT-1: IAM 특수 복구 계정에 대해서만 구성된 보안 권한으로 구성된 버킷입니다. OAG를 활용하여 변경 불가능한 버킷에 대한 효과적인 권한을 결정합니다. |

| 백업 및 복구 | BR-1: OCI 사용자정의 이미지를 변경할 수 없는 버킷에 백업합니다. |

| 위협 감지 | TD-1: Cloud Guard 버킷 규칙(공용/전용)입니다. 버킷 로깅입니다. 위협 감지기 규칙이 사용으로 설정되었습니다. |