허브 및 스포크 토폴로지에 다중 클라우드 Oracle Database Service for Microsoft Azure 배포

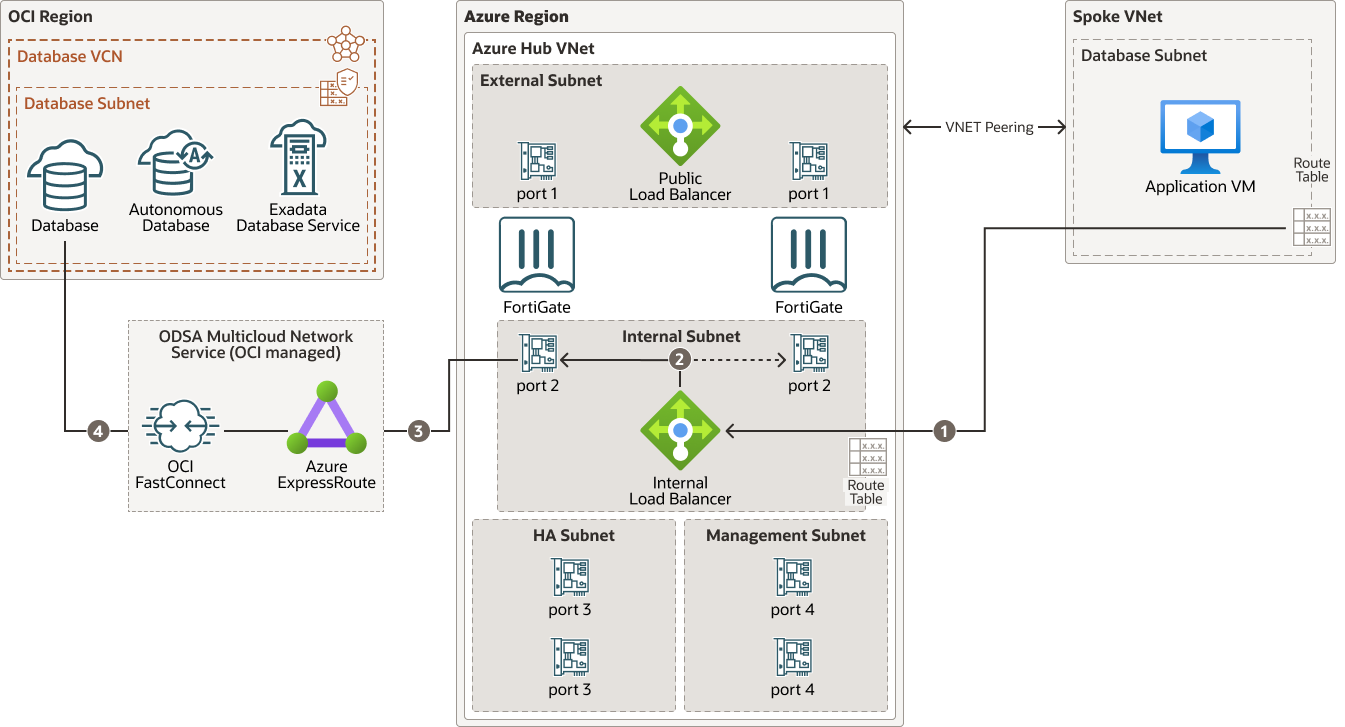

이 참조 아키텍처는 ODSA(Oracle Database Service for Microsoft Azure) 및 FortiGate, Fortinet 차세대 방화벽을 허브에 배치하고 Microsoft Azure에서 토폴로지를 스포크합니다.

OCI(Oracle Cloud Infrastructure)는 다중 클라우드 및 하이브리드 아키텍처에 최고의 보안 및 운영 프로세스를 제공하는 동시에, Fortinet은 클라우드 서비스 제공업체와의 기본 통합을 포함하도록 Fortinet 보안 Fabric을 확장하는 엔터프라이즈급 클라우드 보안 솔루션을 제공합니다.

또한, 확장 가능한 성능을 제공하고 고급 보안 통합관리 및 통합 위협 보호를 제공하여 다중 클라우드 환경 전반에서 애플리케이션을 보호합니다.

구조

Microsoft Azure 네트워크 설계는 허브와 스포크 토폴로지를 사용합니다.

허브 가상 네트워크는 네트워크(북-남 트래픽)에 들어오고 나가는 트래픽과 네트워크 내의 트래픽(동-서 트래픽)에 대한 중앙 연결 지점입니다. 이 아키텍처는 여러 스포크를 연결하기 위한 확장성이 뛰어난 모듈식 설계를 제공합니다.

FortiGate 차세대 방화벽은 보안 및 트래픽 검사를 시행하기 위해 Azure 허브의 HA(고가용성) 활성/대기 체계에 배포됩니다. ODSA(Oracle Database Service for Microsoft Azure) 서비스의 데이터베이스 구성요소는 OCI(Oracle Cloud Infrastructure)의 VCN에 배포됩니다.

다음 다이어그램은 이 참조 구조를 보여 줍니다.

odsa-fortigate-azure-architecture-oracle.zip

동서 트래픽

Azure Spoke VNets에서 ODSA 데이터베이스 세그먼트(동서 트래픽)로의 트래픽은 내부 로드 밸런서 및 트러스트 인터페이스를 통한 검사를 위해 FortiGate 클러스터로 라우팅됩니다.

아키텍처 다이어그램은 애플리케이션 VM(가상 머신)과 ODSA 간의 트래픽 플로우를 보여줍니다.

- 애플리케이션 VM이 SQL: TCP/1521과 같은 특정 데이터베이스 포트를 사용하는 OCI의 데이터베이스에 대한 연결을 요청합니다. UDR(사용자 정의 경로 지정)이 있는 경로 지정 테이블은 Azure에서 기본 트래픽을 처리하기 위해 스포크 서브넷과 연관됩니다. 접속 요청이 FortiGate 활성/수동 배치의 일부인 내부 로드 밸런서의 프론트엔드 IP 주소로 전달됩니다.

- Azure의 로드 밸런서는 자동으로 트래픽을 FortiGate 클러스터의 활성 VM으로 보냅니다. 포트 2는 수신 신뢰 트래픽을 처리하는 FortiGate VM의 내부 vNIC(가상 네트워크 인터페이스 카드)입니다.

- 구성된 방화벽 정책에 따라 FortiGate는 연결 요청을 허용하거나 거부합니다. 트래픽이 허용되는 경우 지정된 다음 홉 IP 주소로 패킷이 전달됩니다. 다음 홉 IP 주소는 ODSA 배포의 일부로 구성되며 특정 ODSA 고객 배포와 관련이 있습니다. 트래픽 경로 지정은 경로 테이블 정의 및 UDR(사용자 정의 경로)을 통해 처리됩니다.

- 패킷은 ODSA 네트워크 링크를 통해 OCI 데이터베이스 서버로 전달됩니다.

역방향 경로를 따라 ODSA 데이터베이스 세그먼트에서 Azure로 트래픽을 반환합니다.

ODSA에서 다음 포트 및 프로토콜이 있는 정책을 열어야 합니다.

| 구성요소 | 프로토콜 | 포트 |

|---|---|---|

| 응용 프로그램 계층 | TCP/HTTP | 443 |

| SSH 포트 | TCP | 22 |

| 데이터베이스 계층 | TCP | 1521–1522 |

| ONS 및 FAN 포트 | TCP | 6200 |

| TCPS 포트 | TCP | 2484 |

기본 경로 지정 동작을 조작하려면 Spoke VNet 구성에 대한 경로 테이블이 필요합니다. 특정 대상 CIDR(이 예제에서는 ODSA_DB_CIDR)의 경우 트래픽이 다음 홉 IP 주소(이 경우 ILB_FrontEnd_FortiGate_HA)로 전달됩니다. 동일한 경로 테이블을 동일하거나 다른 VNets에 있는 여러 서브넷과 연관시킬 수 있습니다.

Spoke VNet UDR 구성을 위한 Azure 경로 테이블:

| 대상 IP 주소 | 다음 홉 유형 | 다음 홉 주소 |

|---|---|---|

| ODSA_DB_CIDR | 가상 어플라이언스 | ILB_FrontEnd_FortiGate_HA |

허브 VNet UDR 구성을 위한 Azure 경로 테이블:

| 대상 IP 주소 | 다음 홉 유형 | 다음 홉 주소 |

|---|---|---|

| ODSA_DB_CIDR | 가상 어플라이언스 | ILB_FrontEnd_ODSA |

FortiGate 경로 테이블:

| 대상 IP 주소 | 다음 홉 주소 |

|---|---|

| ODSA_DB_CIDR | 트러스트 서브넷의 기본 게이트웨이 |

| APP_SPOKE_CIDR | 트러스트 서브넷의 기본 게이트웨이 |

이 구조에는 다음 구성 요소가 포함됩니다.

- 지역

Oracle Cloud Infrastructure 지역은 가용성 도메인이라고 하는 하나 이상의 데이터 센터를 포함하는 지역화된 지리적 영역입니다. 지역은 다른 지역과 독립적이며, 방대한 거리로 이들을 분리할 수 있습니다(국가 또는 대륙 간).

- VCN(가상 클라우드 네트워크) 및 서브넷

VCN은 Oracle Cloud Infrastructure 영역에서 설정하는 커스터마이징 가능한 소프트웨어 정의 네트워크입니다. 기존의 데이터 센터 네트워크와 마찬가지로 VCN은 네트워크 환경에 대한 완벽한 제어를 제공합니다. VCN에는 VCN을 생성한 후 변경할 수 있는 겹치지 않는 여러 CIDR 블록이 있을 수 있습니다. VCN을 서브넷으로 분할할 수 있으며, 지역 또는 가용성 도메인으로 범위가 지정될 수 있습니다. 각 서브넷은 VCN의 다른 서브넷과 겹치지 않는 연속적인 주소 범위로 구성됩니다. 서브넷을 생성한 후 크기를 변경할 수 있습니다. 서브넷은 공용 또는 전용일 수 있습니다.

- 보안 목록

각 서브넷에 대해 서브넷에 들어오고 나가야 하는 트래픽의 소스, 대상, 유형을 지정하는 보안 규칙을 생성할 수 있습니다.

- Microsoft Azure용 Oracle Database Service

ODSA(Oracle Database Service for Microsoft Azure)를 사용하면 Oracle Cloud Infrastructure Database를 Azure 클라우드 환경에 손쉽게 통합할 수 있습니다. ODSA는 서비스 기반 접근 방식을 사용하며 애플리케이션 스택에 대한 복잡한 클라우드 간 배포를 수동으로 생성하는 대신 사용할 수 있습니다.

- 사용 가능한 Oracle Database 시스템

Oracle Database Service for Microsoft Azure는 다음 제품을 제공합니다.

- Oracle Exadata Database Service: 프로비저닝 후 언제든지 시스템에 데이터베이스 컴퓨트 서버와 스토리지 서버를 추가할 수 있는 유연한 Exadata 시스템을 프로비저닝할 수 있습니다.

- Oracle Autonomous Database on shared Exadata infrastructure: Autonomous Database provides an easy-to-use, fully autonomous database that scales elastically, delivers fast query performance, and requires no database administration.

- 기본 데이터베이스: ODSA를 사용하여 가상 머신 데이터베이스 시스템에 Oracle Enterprise Edition 또는 Oracle Standard Edition 2 데이터베이스를 배치할 수 있습니다. 단일 노드 시스템 또는 2노드 RAC 시스템을 배치할 수 있습니다.

- ODSA 다중 클라우드 링크

OCI 계정과 Azure 계정 간에 멀티클라우드 링크가 설정되어 OCI의 Oracle Database 서비스와 Azure의 애플리케이션이 배치됩니다. 기본 데이터베이스 및 Infrastructure 관리 작업을 수행하려면 OCI 인터페이스인 ODSA 포탈을 사용합니다. Azure 포탈에서 데이터베이스 metrics 및 이벤트를 볼 수 있습니다. 측정지표는 Azure Application Insights에 나타나는 반면 이벤트는 Azure Log Analytics에 나타납니다.

- ODSA 네트워크 링크

네트워크 링크는 OCI와 Azure 간의 네트워크 트래픽에 대한 고성능, 짧은 대기 시간, 저 지터 전용 터널 연결인 Microsoft Azure용 Oracle Interconnect를 사용하여 생성됩니다. Oracle은 Azure와 파트너가 되어 전 세계에 위치한 지정된 OCI 리전 세트에서 이 연결을 제공합니다. ODSA에 등록하면 서비스는 계정 연결 프로세스의 일부로 데이터베이스 리소스에 대한 전용 연결을 구성합니다.

- Azure VNet

Azure Virtual Network(VNet)는 Azure의 전용 네트워크에 대한 기본적인 빌딩 블록입니다. VNet를 사용하면 Azure VM(가상 머신)과 같은 다양한 유형의 Azure 리소스가 서로, 인터넷 및 온프레미스 네트워크와 안전하게 통신할 수 있습니다.

- VNIC(가상 네트워크 인터페이스 카드)

Azure 데이터 센터의 서비스에는 물리적 NIC(네트워크 인터페이스 카드)가 있습니다. 가상 시스템 인스턴스는 물리적 NIC와 연결된 VNIC(가상 NIC)를 사용하여 통신합니다. 각 인스턴스에는 실행 중에 자동으로 생성되고 연결되는 기본 VNIC가 있으며 인스턴스 수명 동안 사용할 수 있습니다.

- Azure 경로 테이블(사용자 정의 경로 - UDR)

가상 라우트 테이블에는 일반적으로 게이트웨이를 통해 서브넷에서 VNet 외부의 대상으로 트래픽을 라우팅하는 규칙이 포함됩니다. 경로 테이블은 VNet의 서브넷과 연관됩니다.

- Fortinet FortiGate 차세대 방화벽

FortiGate는 Fortinet의 차세대 방화벽입니다. 위협 보호, SSL 검사, 내부 세그먼트 및 미션 크리티컬 환경을 보호하기 위한 초저 대기 시간 등의 네트워크 및 보안 서비스를 제공합니다. 이 솔루션은 Oracle Cloud Marketplace에서 직접 배포할 수 있으며 성능 향상을 위해 직접 단일 루트 I/O 가상화(SR-IOV)를 지원합니다.

- Azure 로드 밸런서

Azure Load Balancing Service는 단일 시작점에서 백엔드의 여러 서버로 트래픽을 자동으로 분산합니다.

배치

Fortinet 보안 Fabric을 사용하여 Oracle Database Service for Microsoft Azure를 배치하려면 다음과 같은 고급 단계를 수행합니다.

- FortiGate 버전을 선택하고 설치하여 Azure 허브에서 FortiGate 고가용성 방화벽을 설정하고 Spoke 토폴로지를 설정합니다.

- 다음 주소에서 다중 클라우드 링크를 요청하여 ODSA(Oracle Database Service for Microsoft Azure)를 설정합니다. ODSA에 등록하면 서비스는 계정 연결 프로세스의 일부로 데이터베이스 리소스에 대한 전용 연결을 구성합니다. 인식된 조직 이름 또는 전자 메일 주소를 제공하라는 메시지가 표시됩니다.

- ODSA를 배치하고 네트워크 링크를 설정합니다.

- FortiGate에서 정적 경로를 구성합니다.

- Azure VNet에서 Spoke 서브넷에 대한 경로 테이블을 구성합니다.

- FortiGate에서 방화벽 정책을 만듭니다.

- Spoke VNet에 애플리케이션 서버를 배치합니다.

자세히 살펴보기

이 참조 아키텍처와 관련 참조 아키텍처에 대해 자세히 알아봅니다.

Oracle Cloud Infrastructure 참조 자료:

- Oracle Cloud Infrastructure용 모범사례 프레임워크

- Oracle Cloud Infrastructure 보안 개요

- FortiGate 방화벽을 배포하고 OCI에서 워크로드를 보호 (LiveLabs 워크샵)