Melhores Práticas de Aprendizado para Configurar a sua Tenancy

Depois que a Oracle criar sua tenancy no Oracle Cloud Infrastructure, um administrador da sua empresa precisará executar algumas tarefas de configuração e estabelecer um plano de organização para seus recursos e usuários da nuvem. Use as informações deste tópico para ajudá-lo a começar.

Para que alguns usuários possam começar a trabalhar rapidamente enquanto você ainda está na fase de planejamento, consulte Adicionando Usuários.

Consulte também Gerenciamento de Tenancies para obter mais informações sobre o gerenciamento de tenancies.

Criar um Plano

Antes de adicionar usuários e recursos, você deve criar um plano para sua tenancy. O fundamento de criar seu plano é entender os componentes do Oracle Cloud Infrastructure Identity and Access Management (IAM). Certifique-se de ler e entender os recursos do IAM. Consulte Visão Geral do Identity and Access Management.

Seu plano deve incluir a hierarquia de compartimentos para organizar seus recursos e as definições dos grupos de usuários que precisarão acessar os recursos. Essas duas coisas impactarão a forma como você grava políticas para gerenciar o acesso e, portanto, devem ser consideradas em conjunto.

Use os tópicos introdutórios a seguir para ajudar você a começar a trabalhar com seu plano:

Noções Básicas de Compartimentos

Compartimentos são os principais blocos de construção que você usa para organizar seus recursos de nuvem. Use compartimentos para organizar e isolar seus recursos e facilitar o gerenciamento e a segurança de acesso a eles.

Quando sua tenancy é provisionada, um compartimento-raiz é criado para você (sua tenancy é seu compartimento-raiz). Seu compartimento raiz mantém todos os seus recursos de nuvem. Você pode pensar no compartimento-raiz como uma pasta-raiz em um sistema de arquivos.

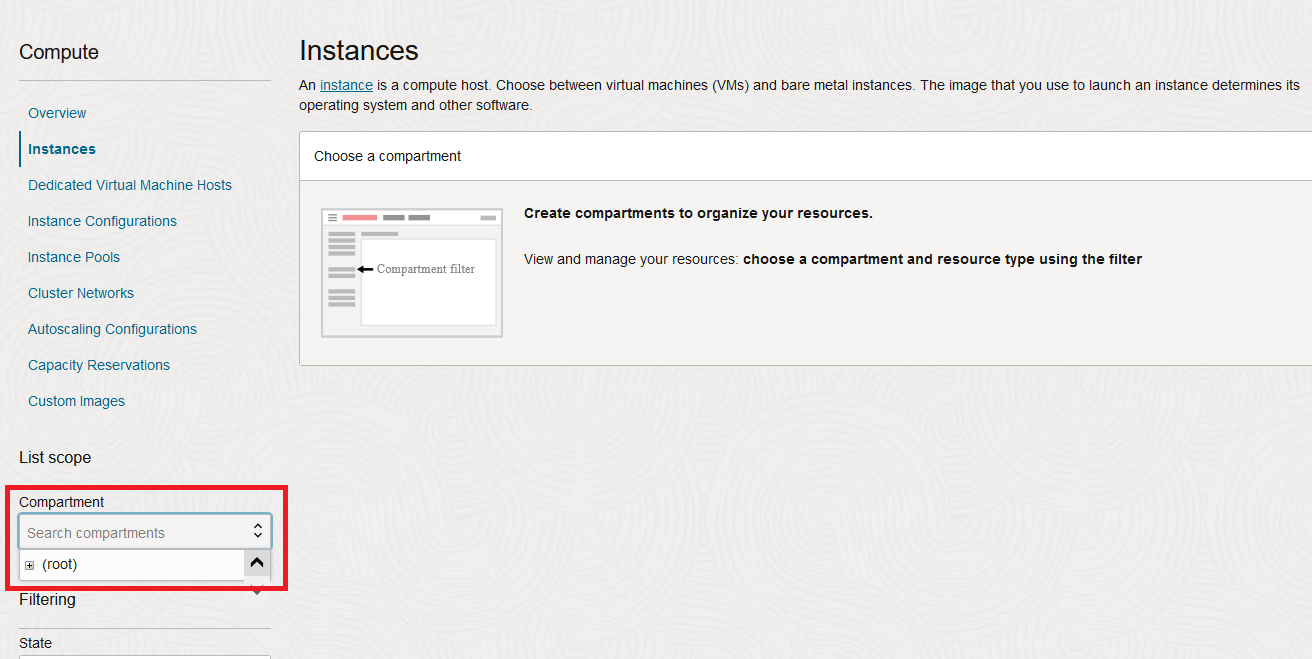

Na primeira vez que você acessar a Console e selecionar um serviço, você verá seu compartimento raiz.

Você pode criar compartimentos sob seu compartimento-raiz para organizar seus recursos na nuvem de forma que se alinhem às metas de gerenciamento de recursos. À medida que cria compartimentos, você controla o acesso a eles criando políticas que especificam quais grupos de ações os usuários podem assumir nos recursos desses compartimentos.

Tenha em mente o seguinte quando começar a trabalhar com compartimentos:

- No momento em que você cria um recurso (por exemplo, instância, volume de armazenamento em blocos, VCN, sub-rede), deve decidir em qual compartimento deve colocá-lo.

- Os compartimentos são lógicos, não físicos, de modo que os componentes de recursos relacionados podem ser colocados em compartimentos diferentes. Por exemplo, suas sub-redes de rede em nuvem com acesso a um gateway de internet podem ser protegidas em um compartimento separado de outras sub-redes da mesma rede em nuvem.

- Você pode criar uma hierarquia de compartimentos até seis compartimentos de profundidade na tenancy (compartimento-raiz).

- Ao escrever uma regra de política para conceder a um grupo de usuários acesso a um recurso, você sempre especifica o compartimento ao qual aplicar a regra de acesso. Portanto, se você optar por distribuir recursos entre compartimentos, lembre-se de que precisará fornecer as permissões apropriadas para cada compartimento para os usuários que precisarão acessar esses recursos.

- Na Console, os compartimentos se comportam como um filtro para exibição de recursos. Quando você seleciona um compartimento, só vê recursos que estão no compartimento selecionado. Para exibir recursos em outro compartimento, primeiro você deve selecionar esse compartimento. Você pode usar a funcionalidade Search para obter uma lista de recursos em vários compartimentos. See Visão Geral do Search.

- Você pode usar o explorador de tenancies para obter uma visão completa de todos os recursos (entre regiões) que residem em um compartimento específico. Consulte Exibindo Todos os Recursos em um Compartimento.

- Se quiser excluir um compartimento, exclua primeiro todos os recursos do compartimento.

- Por fim, ao planejar compartimentos, você deverá considerar como deseja que os dados de uso e auditoria sejam agregados.

Considerar Quem Deve Ter Acesso a Quais Recursos

Outra consideração principal ao planejar a configuração de sua tenancy é quem deve ter acesso a quais recursos. A definição de como diferentes grupos de usuários precisarão acessar os recursos vai ajudá-lo a planejar a forma de organizar seus recursos de modo mais eficiente, facilitando a gravação e a manutenção das políticas de acesso.

Por exemplo, você pode ter usuários que precisam:

- Exibir a Console, mas não podem editar ou criar recursos

- Criar e atualizar recursos específicos em vários compartimentos (por exemplo, administradores de rede que precisam gerenciar suas redes e sub-redes na nuvem)

- Iniciar e gerenciar instâncias e volumes em blocos, mas não têm acesso à sua rede na nuvem

- Ter permissões completas em todos os recursos, mas somente em um compartimento específico

- Gerenciar permissões e credenciais de outros usuários

Para ver algumas amostras de políticas, consulte Políticas Comuns.

Exemplos de Abordagens para Configurar Compartimentos

Coloque todos os seus recursos na tenancy (compartimento raiz)

Se sua organização for pequena ou se você ainda estiver no estágio de prova de conceito da avaliação do Oracle Cloud Infrastructure, talvez você considere colocar todos os seus recursos no compartimento raiz (tenancy). Essa abordagem facilita a exibição e o gerenciamento de todos os seus recursos. Você ainda pode gravar políticas e criar grupos para restringir permissões em recursos específicos apenas aos usuários que precisam de acesso.

Tarefas de alto nível para configurar a abordagem de compartimento único:

- (Melhor prática) Crie um compartimento de sandbox. Mesmo que seu plano seja manter seus recursos no compartimento-raiz, a Oracle recomenda configurar um compartimento de sandbox para que você possa dar aos usuários um espaço dedicado para experimentar recursos. No compartimento de sandbox, você pode conceder permissões aos usuários para criar e gerenciar recursos, mantendo permissões mais restritas nos recursos do compartimento da tenancy (raiz). Consulte Criar um Compartimento de Sandbox.

- Crie grupos e políticas. Consulte Políticas Comuns.

- Adicionar usuários. Consulte Gerenciando Usuários.

Criar compartimentos para alinhá-los aos projetos da empresa

Considere essa abordagem se a sua empresa tiver vários departamentos que você deseja gerenciar separadamente ou se sua empresa tiver vários projetos distintos que seriam mais fáceis de gerenciar separadamente.

Nessa abordagem, você pode adicionar um grupo de administradores dedicados para cada compartimento (projeto) que pode definir as políticas de acesso apenas para esse projeto. (Usuários e grupos ainda devem ser adicionados no nível da tenancy.) Você pode dar a um grupo o controle sobre todos os recursos, embora não permita que eles tenham direitos de administrador ao compartimento raiz ou a quaisquer outros projetos. Dessa forma, você pode permitir que diferentes grupos em sua empresa configurem suas próprias "subnuvens" para seus próprios recursos e os administrem de forma independente.

Tarefas de alto nível para configurar a abordagem de vários projetos:

- Criar um compartimento de sandbox. A Oracle recomenda configurar um compartimento de sandbox para que você possa dar aos usuários um espaço dedicado para experimentar recursos. No compartimento de sandbox, você pode conceder permissões aos usuários para criar e gerenciar recursos, mantendo permissões mais restritas nos recursos do compartimento da tenancy (raiz).

- Criar um compartimento para cada projeto, por exemplo, ProjectA, ProjectB.

- Criar um grupo de administradores para cada projeto, por exemplo, ProjectA_Admins.

-

Criar uma política para cada grupo de administradores.

Exemplo:Allow group ProjectA_Admins to manage all-resources in compartment ProjectA) - Adicionar usuários. Consulte Gerenciando Usuários.

- Permitir que os administradores do ProjectA e do ProjectB criem subcompartimentos dentro do compartimento designado para gerenciar recursos.

- Permitir que os administradores do ProjectA e do ProjectB criem as políticas para gerenciar o acesso aos seus compartimentos.

Crie compartimentos para se alinhar aos requisitos de segurança

Considere essa abordagem se a sua empresa tiver projetos ou aplicativos que exijam níveis de segurança distintos.

Uma zona de segurança está associada a um compartimento e a uma receita de zona de segurança. Quando você criar e atualizar recursos em uma zona de segurança, o Oracle Cloud Infrastructure validará essas operações de acordo com as políticas na receita de zona de segurança. Se qualquer política de zona de segurança for violada, a operação será negada. Por padrão, qualquer subcompartimento também está na mesma zona de segurança.

As políticas de zona de segurança se alinham com os princípios de segurança do Oracle, que incluem:

- Os dados em uma zona de segurança não podem ser copiados para um compartimento que não esteja na zona porque pode ser menos seguro.

- Os recursos em uma zona de segurança não devem ser acessíveis por meio da internet pública.

- Os recursos em uma zona de segurança devem usar somente configurações e modelos aprovados pela Oracle.

Nessa abordagem, você cria compartimentos de zonas de segurança para projetos que devem estar em conformidade com nossa arquitetura de segurança máxima e melhores práticas. Para projetos que não exigem esse nível de conformidade de segurança, você cria compartimentos que não estão em zonas de segurança. Você também pode criar receitas personalizadas para as suas zonas de segurança que ativam somente um subconjunto de políticas disponíveis.

Semelhante à abordagem anterior, você pode adicionar um grupo de administradores dedicado para cada compartimento que, por sua vez, pode definir as políticas de acesso para esse projeto único.

- As políticas de acesso (IAM) concedem aos usuários a capacidade de gerenciar determinados recursos em um compartimento.

- As políticas de zona de segurança garantem que as operações de gerenciamento em um compartimento de zona de segurança estejam em conformidade com as melhores práticas de segurança da Oracle.

Para garantir a integridade dos seus dados, você não pode mover determinados recursos de um compartimento de zona de segurança para um compartimento que não esteja em uma zona de segurança.

Para saber mais, consulte Visão Geral das Zonas de Segurança.