Configurar a Integração entre o Oracle Access Governance e o Oracle Cloud Infrastructure (OCI)

Você pode estabelecer uma conexão entre o Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) e o Oracle Access Governance como uma origem autorizada e como um sistema gerenciado. Para isso, use a funcionalidade Sistemas Orquestrados disponível na Console do Oracle Access Governance.

O Sistema Orquestrado do OCI suporta os seguintes modos e ambos incluídos, por padrão:

- Origem Autorizada: Você pode usar o OCI como uma fonte autorizada (confiável) de informações de identidade para o Oracle Access Governance.

- Sistema Gerenciado: Você pode gerenciar grupos e atribuições de aplicativo do OCI IAM, incluindo a certificação de políticas e a associação de grupos usando o Oracle Access Governance. Consulte Operações Suportadas para a Oracle Cloud Infrastructure (OCI).

As versões anteriores do Oracle Access Governance usaram o Acesso por Chave de API para estabelecer conexão com o OCI IAM. Este método agora está obsoleto e foi substituído pelo Acesso do Controlador de Recursos. Detalhes de como configurar um novo sistema orquestrado usando esse método são fornecidos em Configurar Integração com o OCI IAM. Se você tiver sistemas orquestrados existentes usando o Acesso de Chave de API obsoleto, deverá migrar para o novo método seguindo as instruções em Como Migrar Acesso de Chave de API para Acesso do Controlador de Recursos.

Terminologia

Antes de configurar a integração do Oracle Access Governance com o OCI IAM, você deve ter uma compreensão dos seguintes termos:

| Termo | Descrição |

|---|---|

| Sistema Orquestrado do OCI | Representa uma tenancy da OCI integrada ao Oracle Access Governance. |

| Tenancy Solicitante | Tenancy da Instância do Oracle Access Governance Service que precisa acessar a API do OCI IAM na mesma tenancy ou em outra para recuperar/atualizar entidades do IAM que estão sendo controladas. |

| Tenancy de Resposta | Tenancy do cliente em que os dados de identidade do OCI IAM estão presentes. |

| Acesso Intra Tenant | Caso de uso quando você tem uma única tenancy do OCI atuando como Solicitante e Respondedor. |

| Acesso entre Tenants | Caso de uso quando você tem várias tenancies do OCI, e a Tenancy de Solicitação é uma instância separada da Tenancy de Resposta. |

| Controlador de Recursos | Um tipo de principal no OCI IAM que elimina a necessidade de criar e gerenciar credenciais de Usuário do OCI para acesso de integração. |

Pré-requisitos

Para estabelecer uma conexão, você precisa criar políticas do OCI que permitam que seu sistema orquestrado acesse a instância do OCI com a qual deseja se integrar.

Requisitos Gerais

Os pré-requisitos gerais necessários para integrar o Oracle Access Governance ao OCI IAM incluem:

- Sua conta na nuvem deve usar Domínios de Identidade para gerenciar identidades no OCI.

- Como administrador da nuvem, você deve poder gerenciar políticas no compartimento raiz da sua tenancy.

- Se a Tenancy do OCI que está sendo controlada estiver fora da região da Instância do Oracle Access Governance Service solicitante, ela deverá se inscrever em uma tenancy que reside na região da Instância do Oracle Access Governance Service solicitante.

Como o Oracle Access Governance se Conecta às Instâncias de Destino do OCI IAM

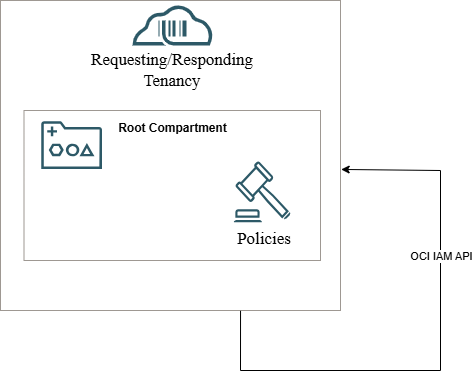

Para integrar o Oracle Access Governance aos sistemas orquestrados do OCI IAM, você precisa configurar uma conexão usando a autenticação da API do OCI IAM e do Controlador de Recursos. O controlador de recursos é um tipo principal no OCI IAM que elimina a necessidade de criar e gerenciar credenciais de usuário do OCI para acesso de integração. Para configurar a autenticação do controlador de recursos, você precisa gerar e implantar um conjunto de políticas na tenancy ou nas tenancies envolvidas no seu sistema orquestrado. O posicionamento dessas políticas é explicado nos seguintes diagramas:

Colocação de Política quando a Instância do Oracle Access Governance Service (Solicitante) e a Tenancy do OCI (Respondedor) estão sendo controladas na mesma tenancy

- Tenancy do host na qual reside a Instância do Oracle Access Governance Service. Esta é a tenancy solicitante que precisa acessar a API do OCI IAM de uma tenancy de resposta para que os dados possam ser recuperados/atualizados para as identidades que estão sendo controladas.

- Tenancy na qual os dados de identidade do OCI IAM estão presentes.

Nesse caso de uso, você só precisa implantar as políticas geradas em uma tenancy. Eles cobrirão o acesso necessário para a tenancy como solicitante e respondedor.

Colocação de Política quando a Instância do Oracle Access Governance Service (Solicitante) e a Tenancy do OCI (Respondedor) estão sendo controladas em diferentes tenancies

- As políticas relevantes para a tenancy solicitante devem ser implantadas no OCI em que sua Instância do Oracle Access Governance Service reside.

- As políticas relevantes para a tenancy de resposta devem ser implantadas na tenancy em que seus dados de identidade do OCI IAM estão presentes.

Como Configurar Políticas Obrigatórias para a Integração do OCI IAM com o Oracle Access Governance

Para estabelecer uma conexão, você precisa criar políticas do OCI que permitam que seu sistema orquestrado acesse o sistema de destino.

- Obtenha as instruções de política geradas nas Definições de Integração do seu sistema orquestrado. Dependendo do caso de uso, esse pode ser um único conjunto de instruções para uma integração de Tenancy Única ou dois conjuntos de instruções para uma configuração de Instância de Serviço AG/Tenancy Externa. As políticas para sua configuração específica são geradas com base nas informações fornecidas durante a criação do sistema orquestrado, cujos detalhes são fornecidos em Configurar Integração com o OCI IAM para a caixa de diálogo Definições de Integração. Certifique-se de copiar as instruções exatamente como elas são mostradas nas Definições de Integração.

- Crie as políticas no compartimento raiz da tenancy relevante.

Configurar Integração com o OCI IAM

A integração com o Oracle Cloud Infrastructure Identity and Access Management (OCI IAM) é obtida configurando um novo sistema orquestrado com a Console do Oracle Access Governance.

Navegar até a Página Sistemas Orquestrados

- No ícone

do menu de navegação do Oracle Access Governance, selecione Administração de Serviço → Sistemas Orquestrados.

do menu de navegação do Oracle Access Governance, selecione Administração de Serviço → Sistemas Orquestrados. - Selecione o botão Adicionar um sistema orquestrado para iniciar o workflow.

Selecionar sistema

Na etapa Selecionar sistema do workflow, você pode especificar qual tipo de aplicativo gostaria de integrar.

- Selecione Oracle Cloud Infrastructure.

- Clique em Avançar.

Informar detalhes

- Informe um nome para o sistema ao qual você deseja se conectar no campo Como deseja chamar esse sistema?.

- Digite uma descrição para o sistema no campo Como deseja descrever este sistema?.

- Clique em Avançar.

Adicionar proprietários

Ao configurar o primeiro Sistema Orquestrado para sua instância de serviço, você só poderá designar proprietários depois de ativar as identidades na seção Gerenciar Identidades.

- Selecione um usuário ativo do Oracle Access Governance como o proprietário principal no campo Quem é o proprietário principal?.

- Selecione um ou mais proprietários adicionais na lista Quem mais possui?. Você pode adicionar até 20 proprietários adicionais para o recurso.

Definições da conta

- Quando uma permissão for solicitada e a conta ainda não existir, selecione esta opção para criar novas contas. Esta opção é selecionada por padrão. Quando selecionada, o Oracle Access Governance criará uma conta se uma não existir quando uma permissão for solicitada. Se você desmarcar essa opção, as permissões serão provisionadas somente para contas existentes no sistema orquestrado. Se não existir uma conta, a operação de provisionamento falhará.

- Selecione os destinatários dos e-mails de notificação quando uma conta for criada. O destinatário padrão é Usuário. Se nenhum destinatário for selecionado, as notificações não serão enviadas quando as contas forem criadas.

- Usuário

- Gerente de usuários

- Configurar Contas ExistentesObservação

Você só poderá definir essas configurações se permitido pelo administrador do sistema. Quando as configurações globais de encerramento de conta estão ativadas, os administradores de aplicativos não podem gerenciar as configurações de encerramento de conta no nível do sistema orquestrado.- Selecionar o que fazer com contas quando o desligamento antecipado começar: Escolha a ação a ser executada quando um desligamento antecipado começar. Isso acontece quando você precisa revogar os acessos de identidade antes da data de desligamento oficial.

- Excluir: Exclui todas as contas e permissões gerenciadas pelo Oracle Access Governance.Observação

Se um sistema orquestrado específico não suportar a ação, nenhuma ação será executada. - Desativar: Desativa todas as contas e desativa as permissões gerenciadas pelo Oracle Access Governance.

- Excluir as permissões para contas desativadas: para garantir zero acesso residual, selecione esta opção para excluir permissões designadas diretamente e permissões concedidas pela política durante a desativação da conta.

- Nenhuma ação: Nenhuma ação é tomada quando uma identidade é sinalizada para encerramento antecipado pelo Oracle Access Governance.

- Excluir: Exclui todas as contas e permissões gerenciadas pelo Oracle Access Governance.

- Selecionar o que fazer com contas na data de desligamento: Selecione a ação a ser executada durante o desligamento oficial. Isso acontece quando você precisa revogar os acessos de identidade na data de desligamento oficial.

- Excluir: Exclui todas as contas e permissões gerenciadas pelo Oracle Access Governance.Observação

Se um sistema orquestrado específico não suportar a ação Excluir, nenhuma ação será executada. - Desativar: Desativa todas as contas e desativa as permissões gerenciadas pelo Oracle Access Governance.

- Excluir as permissões para contas desativadas: para garantir zero acesso residual, selecione esta opção para excluir permissões designadas diretamente e permissões concedidas pela política durante a desativação da conta.

Observação

Se um sistema orquestrado específico não suportar a ação Desativar, a conta será excluída. - Nenhuma ação: Nenhuma ação é tomada sobre contas e permissões pelo Oracle Access Governance.

- Excluir: Exclui todas as contas e permissões gerenciadas pelo Oracle Access Governance.

- Selecionar o que fazer com contas quando o desligamento antecipado começar: Escolha a ação a ser executada quando um desligamento antecipado começar. Isso acontece quando você precisa revogar os acessos de identidade antes da data de desligamento oficial.

- Quando uma identidade sai da sua empresa, você deve remover o acesso às suas contas. Observação

Você só poderá definir essas configurações se permitido pelo administrador do sistema. Quando as configurações globais de encerramento de conta estão ativadas, os administradores de aplicativos não podem gerenciar as configurações de encerramento de conta no nível do sistema orquestrado.Selecione uma das seguintes ações para a conta:

- Excluir: Exclui todas as contas e permissões gerenciadas pelo Oracle Access Governance.

- Desativar: Desative todas as contas e marque as permissões como inativas.

- Excluir as permissões para contas desativadas: Exclua permissões atribuídas diretamente e concedidas por política durante a desativação da conta para garantir zero acesso residual.

- Nenhuma ação: Não execute nenhuma ação quando uma identidade sair da organização.

Observação

Essas ações só estarão disponíveis se forem suportadas pelo tipo de sistema orquestrado. Por exemplo, se Excluir não for suportado, você verá apenas as opções Desativar e Nenhuma ação. - Quando todas as permissões de uma conta são removidas, por exemplo, quando uma identidade se move entre departamentos, você pode precisar decidir o que fazer com a conta. Selecione uma das seguintes ações, se for suportada pelo tipo de sistema orquestrado:

- Excluir

- Desativar

- Nenhuma ação

- Gerenciar contas que não foram criadas pelo Access Governance: Selecione para gerenciar contas que são criadas diretamente no sistema orquestrado. Com isso, você pode reconciliar contas existentes e gerenciá-las no Oracle Access Governance.

- Não permitir que os usuários façam redefinições de senha: Selecione para impedir que os usuários redefinam as senhas do sistema orquestrado. Se o sistema orquestrado não suportar a operação de alteração de senha, as redefinições de senha ficarão indisponíveis e uma mensagem será exibida.

Se você não configurar o sistema como um sistema gerenciado, essa etapa do workflow será exibida, mas não será ativada. Nesse caso, você vai diretamente para a etapa Configurações de integração do workflow.

Se o seu sistema orquestrado exigir descoberta dinâmica de esquema, como nas integrações REST Genérico e Tabelas de Aplicativos de Banco de Dados, somente o destino do e-mail de notificação poderá ser definido (Usuário, Gerenciador de Usuários) ao criar o sistema orquestrado. Não é possível definir as regras de desativação/exclusão para movers e leavers. Para fazer isso, você precisa criar o sistema orquestrado e, em seguida, atualizar as definições da conta conforme descrito em Configurar Definições da Conta do Sistema Orquestrado.

Definições de integração

Na etapa Definições de integração do workflow, informe os detalhes de configuração necessários para permitir que o Oracle Access Governance se conecte ao sistema.

- Informe as seguintes definições de configuração:

Campo Descrição Qual é o OCID da tenancy do OCI que está sendo integrada? Informe o OCID para a tenancy de resposta. Para obter mais informações sobre OCIDs, consulte Oracle Cloud Identifier, Sintaxe OCID e Onde Obter o OCID da Tenancy e o OCID do Usuário. Observação

Use uma tenancy exclusiva para cada sistema orquestrado.Qual é a região home da tenancy do OCI? Informe a região home da tenancy do OCI de destino, usando o identificador de região. O identificador da região da sua região home pode ser encontrado em Regiões, o identificador para Leste dos EUA (Ashburn) é us-ashburn-1. Consulte A Região Home e Como eu localizo minha região home da tenancy?.Incluir todos os domínios como uma fonte autorizada Marque a caixa de seleção para incluir todos os domínios disponíveis como uma origem confiável de dados de identidade e atributos de identidade. Quais nomes de domínio devem ser incluídos como uma fonte autorizada? Selecione os domínios que devem atuar como origem confiável de dados de identidade e atributos de identidade. Incluir todos os domínios ao gerenciar permissões Marque a caixa de seleção para incluir todos os domínios para provisionamento e gerenciamento de contas. Para quais nomes de domínio devemos gerenciar permissões? Selecione os domínios para os quais você deseja gerenciar permissões e executar operações de provisionamento. Deseja excluir da carga de dados recursos e políticas? Selecione esta opção para incluir apenas contas e permissões (grupos e funções). Isso não ingerirá recursos e políticas, e você não poderá gerenciá-los no Oracle Access Governance. Observação

Você não poderá ver nenhuma política ou recurso associado a uma identidade na página Browser em Toda a Empresa.Políticas Obrigatórias do OCI? Copie as instruções exatas no compartimento root da tenancy relevante. Mais detalhes sobre as políticas necessárias podem ser encontrados em Como o Oracle Access Governance se Conecta com Instâncias de IAM do OCI de Destino. Consulte Gerenciando Políticas para aplicar as políticas à sua tenancy. - Clique em Adicionar.

Finalizar

- Personalizar antes de ativar o sistema para cargas de dados

- Ativar e preparar a carga de dados com os padrões fornecidos

Como Migrar Acesso de Chave de API para Acesso do Controlador de Recursos

Se você tiver sistemas orquestrados do OCI existentes que usam o método de acesso de Chave de API para estabelecer conexão, migre o mais rápido possível para o método de acesso de Controlador de Recursos. Embora o método de acesso da Chave de API continue funcionando, nenhuma edição na configuração existente pode ser feita. O método de acesso da Chave de API será, no tempo, obsoleto e o Controlador de Recursos será o método necessário para avançar.

- Navegue até a página Definições de integração seguindo as instruções fornecidas em Configurar Definições de Integração do Sistema Orquestrado.

- Na página Definições de integração, você verá uma advertência de descontinuação se o sistema orquestrado estiver usando o método de acesso de Chave de API. Para iniciar o processo de migração, clique no botão Saiba mais sobre migração. As políticas necessárias para atualizar suas tenancies do OCI para usar o acesso do Controlador de Recursos serão exibidas e deverão ser copiadas e aplicadas exatamente como foram geradas. Mais detalhes sobre as políticas necessárias podem ser encontrados em Como o Oracle Access Governance se Conecta com Instâncias de IAM do OCI de Destino. Consulte Gerenciando Políticas para obter detalhes sobre como aplicar as políticas à sua tenancy.

- Depois de aplicar suas políticas, clique no botão Testar integração para verificar a conexão. Se você tiver erros ou mensagens, revise sua configuração. Você não poderá concluir a migração até que o teste seja bem-sucedido.

- Se a sua conexão for confirmada, clique no botão Migrar para iniciar a migração.

- Quando a migração for concluída, você verá uma mensagem confirmando que a integração agora está usando o método de acesso necessário.

Depois de concluir a migração para o método do Controlador de Recursos, você não poderá reverter o procedimento e restabelecer o método de Chaves de API no seu sistema orquestrado.

Modos de Configuração Suportados para o OCI IAM

É possível configurar integrações do Oracle Access Governance em diferentes modos de configuração, dependendo do seu requisito de integração de dados de identidade e provisionamento de contas.

-

Origem Autorizada

Você pode escolher domínios do OCI IAM como uma origem confiável de dados de identidade e atributos de identidade no Oracle Access Governance. Os domínios selecionados como Origem de Autorização seriam usados para criar um perfil de identidade composto. Para obter mais detalhes, consulte Gerenciar Atributos de Identidade.

-

Sistema Gerenciado

Você pode gerenciar contas do OCI, grupos do IAM, atribuições de aplicativo, políticas e recursos do Oracle Access Governance. Os domínios selecionados como Sistemas Gerenciados só seriam usados para provisionar atividades, como gerenciar o ciclo de vida da identidade, executar revisões de acesso, configurar controles de acesso e assim por diante.

Operações Suportadas para OCI

O Sistema Orquestrado do Oracle Cloud Infrastructure suporta as operações de conta a seguir ao provisionar uma identidade.

- Configurar Sistema Orquestrado

Consulte Configurar Integração com o OCI.

-

Carregar Dados

Ingerir contas que podem ser gerenciadas pelo Oracle Access Governance.

-

Corresponder Atributos de Conta e Identidade usando Regras de Correlação

Revise ou configure regras de correspondência para corresponder aos dados de identidade e conta e criar um perfil de identidade composto. Para exibir a regra de correspondência padrão para este sistema orquestrado, consulte Regras de Correspondência Padrão.

-

Criar Conta

Ingerir dados da conta do sistema orquestrado ou solicitar um acesso para uma identidade. Isso permite que você provisione direitos.

-

Excluir Conta

Excluir uma conta associada a uma identidade. Isso remove o acesso da conta. O workflow de exclusão também é acionado quando o atributo de identidade

statusingerido de uma Origem autorizada é definido como nulo. Para obter mais detalhes, consulte Gerenciar Atributos de Identidade. - Atualize os detalhes da conta atribuindo ou removendo permissões.

- Designar Grupos do OCI IAM

- Remover Grupos do OCI IAM

- Atribuir Atribuições de Aplicativo

- Remover Atribuições de Aplicativo

Editar Recursos do Usuário com Perfil de Conta do OCI

Configure o perfil da conta do OCI IAM - Sistema Gerenciado para editar recursos do usuário na Console do Oracle Access Governance. Você pode definir recursos, como chaves de API, token de Autenticação, credenciais SMTP, chaves secretas do Cliente, credenciais do cliente OAuth 2.0 e senhas do Banco de Dados

Você pode editar os recursos do usuário durante a criação de uma conta ou um evento de atualização de conta. Para fazer isso:

- Criar Perfis de Conta: Primeiro, configure o perfil de conta necessário para provisionar usuários do Oracle Access Governance para o domínio do OCI IAM definido como um sistema gerenciado. Consulte Configurando Perfis de Conta no Oracle Access Governance.

- Configure os atributos da conta de recursos do usuário no perfil da conta.

- Crie um pacote de acesso para seu sistema orquestrado do OCI IAM e associe o perfil da conta. Consulte Criar Pacote de Acesso.

- Gerar uma auto-solicitação ou solicitar acesso para outra identidade. Consulte Solicitar Acesso a um Recurso.

-

Após a aprovação, verifique as alterações no log de atividades:

- Para a atividade Criar ou Atualizar conta, selecione Exibir detalhes.

- Na seção Dados da Conta, você pode exibir os recursos de usuário provisionados de acordo com o perfil de conta configurado.

Regras de Correspondência Padrão

Para mapear contas para identidades no Oracle Access Governance, você precisa ter uma regra de correspondência para cada sistema orquestrado.

A regra de correspondência padrão para o sistema orquestrado do OCI IAM é a seguinte:

| Modo | Regra de Correspondência Padrão |

|---|---|

|

Correspondência de Identidade

A correspondência de identidade verifica se as identidades de entrada correspondem a identidades existentes ou novas. |

Valor da tela:

|

|

Correspondência de Conta

A correspondência de conta verifica se as contas de entrada correspondem às identidades existentes. |

Valor da tela:

|

Visão Geral Funcional: Casos de Uso Suportados para Integração do OCI

A integração do OCI IAM suporta o gerenciamento de contas do OCI no Oracle Access Governance:

Exemplos de Provisionamento de Caso de Uso

Provisionamento de Grupo - Atribuir Grupos a Usuários

Designar vários grupos do OCI IAM para um domínio do OCI do Oracle Access Governance. Por exemplo, você pode provisionar desenvolvedores que trabalham em vários projetos para diferentes recursos do OCI IAM, cada grupo associado a recursos específicos.

- Criar um pacote de acesso para o sistema orquestrado do OCI e selecionar os grupos do OCI IAM disponíveis no domínio. Para obter detalhes, consulte Criar Pacote de Acesso.

- Para designar usuários no OCI com grupos do OCI:

- Crie uma política do Oracle Access Governance e associe a parte dos grupos do pacote de acesso à coleta de identidades nessa política. Para obter detalhes, consulte Gerenciar Políticas e Criar Coleções de Identidades.

- Você também pode solicitar pacotes de acesso ou funções diretamente, gerando uma solicitação dos fluxos de autoatendimento. Para obter detalhes, consulte Solicitar Acesso.

Certifique revisões de acesso de identidade para os grupos concedidos por meio de solicitação de acesso pelo Oracle Access Governance. Para obter mais informações, consulte Sistema Qualificado do Oracle Cloud Infrastructure.

Provisionamento de Função do Aplicativo - Atribuir Funções

Usando o Oracle Access Governance, você pode provisionar atribuições de aplicativo do OCI para identidades do OCI para serviços em execução em um domínio do OCI. Você pode até usar isso para provisionar atribuições do Oracle Access Governance para outras identidades. Por exemplo, você pode empacotar atribuições de aplicativo relevantes do Oracle Access Governance e provisionar o pacote de acesso a um grupo de Especialistas do IAM.- Crie um pacote de acesso para o sistema orquestrado do OCI e selecione atribuições de aplicativo para serviços disponíveis no domínio. Para obter detalhes, consulte Criar Pacote de Acesso.

- Para designar usuários no OCI com atribuições de aplicativo:

- Crie uma política do Oracle Access Governance. Associe pacotes de acesso que compreendem atribuições de aplicativo a uma coleção de identidades nessa política. Para obter detalhes, consulte Gerenciar Políticas e Criar Coleções de Identidades.

- Você também pode solicitar esse pacote de acesso ou função diretamente, gerando uma solicitação dos fluxos de autoatendimento. Para obter detalhes, consulte Solicitar Acesso.

Você pode ainda certificar revisões de acesso de identidade para as atribuições concedidas por meio de solicitação de acesso pelo Oracle Access Governance. Para obter mais informações, consulte Sistema Qualificado do Oracle Cloud Infrastructure.

Revisões de Política do OCI: Revogar Declarações de Política com Privilégios em Excesso das Políticas do OCI

Usando o Oracle Access Governance, você pode certificar políticas do OCI criando campanhas de revisão de política sob demanda na Console do Oracle Access Governance. Por exemplo, você pode executar revisões trimestrais na política de rede e armazenamento definida de sua tenancy para avaliar se elas atendem ao princípio do privilégio mínimo e aos requisitos regulatórios aplicáveis.

Crie uma campanha de revisão de política para políticas do OCI. Com base nos insights e recomendações prescritivos, os revisores podem tomar decisões informadas para Aprovar ou Rejeitar toda a política de uma só vez, ou tomar decisões para Aprovar ou Rejeitar a declaração de política específica nessa política.

Para obter mais informações, consulte Revisar o Acesso a Sistemas Gerenciados pela Oracle Cloud Infrastructure (OCI) e Criar Campanhas de Revisão de Política.

Revisões de Associação em Grupo: Aceitar ou Revogar o Acesso de Associação do Grupo do IAM do OCI

Usando o Oracle Access Governance, você pode certificar a associação para grupos do OCI IAM criando campanhas sob demanda de Revisão de Coleta de Identidades. Por exemplo, você pode executar revisões de associação de grupo para certificar que apenas membros elegíveis fazem parte do grupo Administrador de Banco de Dados, gerenciando e mantendo a infraestrutura de banco de dados do seu projeto. Uma identidade com a atribuição Analista de Vendas não deve ser associada a esse grupo.

Crie uma campanha de revisão de coleta de identidades para os Grupos do OCI IAM. Com base nos insights e recomendações prescritivos, os revisores podem tomar decisões informadas para Aprovar ou Revogar membros do grupo. Se você optar por revisar grupos do OCI IAM e ele contiver alguns membros provisionados do Oracle Access Governance, com essa revisão, você só poderá aceitar ou revogar membros designados diretamente. Para membros provisionados do Oracle Access Governance, opte por revisar os Pacotes de Acesso do OCI usando o mosaico Quais permissões?. Para obter mais informações, consulte Revisar o Acesso a Sistemas Gerenciados pela Oracle Cloud Infrastructure (OCI) e Criar Campanhas de Revisão de Coleta de Identidades.