Adicionando Usuários da Console do Oracle Cloud

Conceda aos usuários acesso para trabalhar com seus ambientes de Aplicativos na Console do Oracle Cloud.

Este tópico explica como configurar usuários adicionais para exibir e trabalhar com assinaturas de aplicativos na Console.

O usuário informado quando a Conta do Oracle Cloud foi criada é o administrador padrão da tenancy. O administrador padrão pode executar todas as tarefas no Oracle Cloud Infrastructure, incluindo exibir todas as assinaturas de aplicativos.

Se você precisar adicionar usuários para trabalhar em seu aplicativo, consulte a documentação do aplicativo.

O gerenciamento de ambientes de aplicativos integra-se ao serviço Identity and Access Management Service (IAM) para autenticação e autorização. O IAM usa políticas para conceder permissões a grupos. Os usuários têm acesso a recursos (como ambientes) com base nos grupos aos quais eles pertencem. O administrador padrão pode criar grupos, políticas e usuários para conceder acesso aos recursos.

As Tarefas de Gerenciamento Variam para Diferentes Serviços de Aplicativos

As tarefas de gerenciamento e, portanto, as opções de acesso diferem para diferentes serviços de aplicativos. Os serviços de aplicativos podem ser divididos em duas categorias de gerenciamento:

- Serviços de aplicativos para os quais o sistema Oracle cria os ambientes. Como você não cria os ambientes, as tarefas de gerenciamento incluem apenas a exibição de detalhes dos ambientes e suas assinaturas. Para criar usuários de acesso limitado para esses serviços, use o procedimento descrito abaixo neste tópico.

- Serviços de aplicativos para os quais você cria e gerencia os ambientes. Como você cria os ambientes, as tarefas de gerenciamento incluem criar, excluir e atualizar os ambientes. Para criar usuários de acesso limitado para esses serviços, consulte:

- Para Fusion Applications: Gerenciando Usuários do Oracle Cloud com Funções de Job Específicas

- Para outros aplicativos: Gerenciando o Acesso do Usuário a Ambientes de Aplicativos

Adicionar um Administrador da Tenancy

Este procedimento descreve como adicionar outro usuário ao grupo Administradores da tenancy. Os membros do grupo Administradores têm acesso a todos os recursos e serviços na Console do Oracle Cloud.

Este procedimento não dá ao usuário acesso para acessar a console do serviço de aplicativo. Para adicionar usuários ao seu aplicativo, consulte a documentação do aplicativo.

Para adicionar um administrador:

- Abra o menu de navegação e selecione Identidade e Segurança. Em Identidade, selecione Domínios.

- Selecione o nome do domínio de identidades no qual deseja trabalhar. Talvez você precise alterar o compartimento para localizar o domínio desejado. Em seguida, selecione Usuários.

- Selecione Criar usuário.

- Digite o Nome e o Sobrenome do usuário.

- Para que o usuário faça login com seu endereço de e-mail:

- Deixe a caixa de seleção Usar o endereço de e-mail como nome de usuário marcada.

- No campo Nome do Usuário/E-mail, informe o endereço de e-mail da conta do usuário.

ou

Para que o usuário entre com seu nome de usuário:- Desmarque a caixa de seleção Usar o endereço de e-mail como nome de usuário.

- No campo Nome do Usuário, informe o nome que o usuário deverá utilizar para fazer log-in na Console.

- No campo E-mail, informe o endereço de e-mail da conta do usuário.

- Em Selecionar grupos aos quais designar este usuário, marque a caixa de seleção Administradores.

- Clique em Criar.

Um e-mail de boas-vindas é enviado ao endereço fornecido para o novo usuário. O novo usuário pode seguir as instruções de ativação da conta no e-mail para acessar e começar a usar a tenancy.

Adicionar um Usuário Não Admin

Este procedimento descreve como criar um grupo que tenha acesso para exibir aplicativos na Console do Oracle Cloud, mas não pode executar outras tarefas administrativas.

Para conceder aos usuários permissões de exibir seus aplicativos na Console do Oracle Cloud, você precisa:

- Crie um grupo.

- Crie uma política que conceda ao grupo acesso para exibir recursos do ambiente.

- Crie um usuário e adicione-o ao grupo.

As tarefas a seguir orientam você na criação de um grupo, política e usuário no serviço IAM. O administrador padrão pode executar essas tarefas ou outro usuário ao qual tenha sido concedido acesso para administrar o IAM.

-

Abra o menu de navegação no canto superior esquerdo da página. Em Infraestrutura, selecione Identidade e Segurança para expandir o menu e, em Identidade, selecione Domínios. Na página Domínios, selecione o domínio.

- Na lista de recursos do Domínio de identidades à esquerda, clique em Grupos.

- Clique em Criar grupo.

- Informe o seguinte:

- Nome: Um nome exclusivo para o grupo, por exemplo, "environment-viewers". O nome deve ser exclusivo entre todos os grupos da tenancy. Não é possível alterar essa opção posteriormente.

- Descrição: uma descrição amigável. Você poderá alterar essa opção posteriormente, se quiser.

- Opções avançadas - Tags: Opcionalmente, você pode aplicar tags. Se você tiver permissões para criar um recurso, também terá permissões para aplicar tags de formato livre a esse recurso. Para aplicar uma tag definida, você deverá ter permissões para usar o namespace de tag. Para obter mais informações sobre tags, consulte Tags de Recurso. Se você não tiver certeza se deverá aplicar tags, ignore essa opção (você poderá aplicar tags posteriormente) ou pergunte ao seu administrador.

- Clique em Criar.

Antes de criar a política, você precisará saber o valor correto do tipo de recurso do seu aplicativo. O tipo de recurso é a que a política concede acesso. Consulte Referência de Política de Aplicativo para localizar o tipo de recurso correto para seu aplicativo.

- Navegue até a página de políticas do domínio de identidades:

- Se você ainda estiver na página Grupos da etapa anterior, clique em Domínios nos links de trilha de navegação na parte superior da página. Na página Domínios, clique em Políticas no lado esquerdo da página.

- Caso contrário, abra o menu de navegação, em Infraestrutura, clique em Identidade e Segurança para expandir o menu e, em Identidade, clique em Políticas. A lista de políticas é exibida.

- Clique em Criar Política.

- Informe o seguinte:

- Nome: Um nome exclusivo para a política. O nome deve ser exclusivo entre todas as políticas da tenancy. Você não pode alterar isso posteriormente.

- Descrição: uma descrição amigável. Você poderá alterar essa opção posteriormente, se quiser.

- Compartimento: Certifique-se de que a tenancy (compartimento raiz) esteja selecionada.

- No Policy Builder, ative Mostrar editor manual para exibir a caixa de texto para entrada de texto de formato livre.

- Informe as instruções apropriadas para o serviço ao qual você deseja conceder acesso. Consulte Referência de Política de Aplicativo para obter as instruções necessárias para seu aplicativo. As instruções de política assumem a forma de:

Allow group <your-group-name> to read <application-environment> in tenancy Allow group <your-group-name> to read organizations-subscriptions in tenancy Allow group <your-group-name> to read organizations-assigned-subscriptions in tenancyonde

<your-group-name> é o grupo que você criou em uma etapa anterior e

<application-environment> é o tipo de recurso do seu aplicativo. Para obter uma lista dos tipos de recursos, consulte Referência de Política de Aplicativo.

- Clique em Criar.

Você pode usar a opção Copiar na amostra de política mostrada na Referência de Política de Aplicativo para copiar o conjunto de instruções de política. Em seguida, você pode colar as instruções na caixa de texto Criador de Política para que só precise atualizar o valor de <your-group-name>. Consulte Exemplo: Como Copiar e Colar uma Política.

- Na página Home de Aplicativos da Console do Oracle Cloud, selecione o menu principal no canto superior esquerdo da página. Selecione Identidade e Segurança e, em seguida, Domínios.

- Na página Domínios, selecione Padrão ou o nome do seu domínio de identidades.

- Selecionar Usuários.

- Clique em Criar Usuário.

- Digite o Nome e o Sobrenome do usuário.

- Para que o usuário faça login com seu endereço de e-mail:

- Deixe a caixa de seleção Usar o endereço de e-mail como nome de usuário marcada.

- No campo Nome do Usuário/E-mail, informe o endereço de e-mail da conta do usuário.

ou

Para que o usuário faça log-in com seu nome de usuário:- Desmarque a caixa de seleção Usar o endereço de e-mail como nome de usuário.

- No campo Nome do Usuário, informe o nome que o usuário deverá utilizar para fazer log-in na Console.

- No campo E-mail, informe o endereço de e-mail da conta do usuário.

- Para atribuir o usuário a um grupo, marque a caixa de seleção de cada grupo que você deseja atribuir à conta de usuário.

- Clique em Criar.

Referência da Política de Aplicativo

As seções a seguir listam os nomes de tipos de recursos para cada um dos serviços de aplicativos. Localize seu aplicativo na tabela e use as instruções fornecidas em suas políticas.

Os serviços de aplicativos mostrados aqui não suportam o provisionamento do ambiente de autoatendimento. Para obter ajuda na criação de políticas para serviços de aplicativos que oferecem suporte ao provisionamento de autoatendimento, consulte Gerenciando o Acesso do Usuário a Ambientes de Aplicativos.

Quando você se inscreve em um dos aplicativos do Oracle Communications, a Oracle cria o ambiente de serviço de aplicativo para você. Você pode exibir detalhes sobre suas assinaturas e URLs de aplicativos na Console do Oracle Cloud.

Para conceder a outro usuário acesso para interagir com seus serviços de aplicativo do Oracle Communications na Console do Oracle Cloud, use um dos seguintes verbos em suas instruções de política:

-

read- permite que o usuário exiba todas as informações sobre o ambiente. -

inspect- permite que o usuário liste apenas os ambientes; o usuário não pode exibir as páginas de detalhes.

A tabela a seguir lista os nomes de tipo de recurso e as instruções de política de amostra que você pode copiar e colar para criar a política para conceder acesso a um grupo. Todas as amostras usam o verbo read. Se você quiser conceder apenas acesso inspect, substitua read por inspect ao criar sua política.

| Serviço de Aplicativo | Tipos de Recursos e Amostra de Política |

|---|---|

| Escudo de Segurança |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Session Delivery Management Cloud |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Orquestração SD-WAN Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

Quando você se inscreve em um dos aplicativos do Oracle Financial Services, a Oracle cria o ambiente de serviço de aplicativo para você. Você pode exibir detalhes sobre suas assinaturas e URLs de aplicativos na Console do Oracle Cloud.

Para conceder a outro usuário acesso para interagir com seus serviços de aplicativo do Oracle Financial Services na Console do Oracle Cloud, use um dos seguintes verbos em suas instruções de política:

-

read- permite que o usuário exiba todas as informações sobre o ambiente. -

inspect- permite que o usuário liste apenas os ambientes; o usuário não pode exibir as páginas de detalhes.

A tabela a seguir lista os nomes de tipo de recurso e as instruções de política de amostra que você pode copiar e colar para criar a política para conceder acesso a um grupo. Todas as amostras usam o verbo read. Se você quiser conceder apenas acesso inspect, substitua read por inspect ao criar sua política.

| Serviço de Aplicativo | Tipos de Recursos e Amostra de Política |

|---|---|

| Oracle Banking Virtual Account Management Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Oracle Banking Credit Facilities Process Management Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Oracle Banking Corporate Lending Process Management Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Oracle Banking Digital Experience Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Oracle Banking Liquidity Management Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Oracle Banking Payments Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar: |

| Oracle Banking Supply Chain Finance Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar: |

| Oracle Banking Trade Finance Process Management Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar: |

| Financial Revenue Management and Billing Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar: |

| Nuvem de serviço financeiro |

Tipo de recurso: Exemplo de política para copiar e colar: |

| Seguro Saúde |

Tipo de recurso: Exemplo de política para copiar e colar: |

| Oracle Financial Services Lending & Leasing Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar: |

| Oracle Financial Services Crime and Compliance Management Anti Money Laundering Cloud Service - Monitoramento de Transações |

Tipo de recurso: Exemplo de política para copiar e colar: |

| Oracle Financial Services Performance Analytics Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar: |

| Oracle Financial Services Price Creation and Discovery Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar: |

Quando você se inscreve em um dos aplicativos do Oracle Utilities, a Oracle cria o ambiente de serviço de aplicativo para você. Você pode exibir detalhes sobre suas assinaturas e URLs de aplicativos na Console do Oracle Cloud.

Para conceder a outro usuário acesso para interagir com seus serviços de aplicativo do Oracle Utilities na Console do Oracle Cloud, use um dos seguintes verbos em suas instruções de política:

-

read- permite que o usuário exiba todas as informações sobre o ambiente. -

inspect- permite que o usuário liste apenas os ambientes; o usuário não pode exibir as páginas de detalhes.

A tabela a seguir lista os nomes de tipo de recurso e as instruções de política de amostra que você pode copiar e colar para criar a política para conceder acesso a um grupo. Todas as amostras usam o verbo read. Se você quiser conceder apenas acesso inspect, substitua read por inspect ao criar sua política.

| Serviço de Aplicativo | Tipos de Recursos e Amostra de Política |

|---|---|

| Utilities Analytics Insights Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

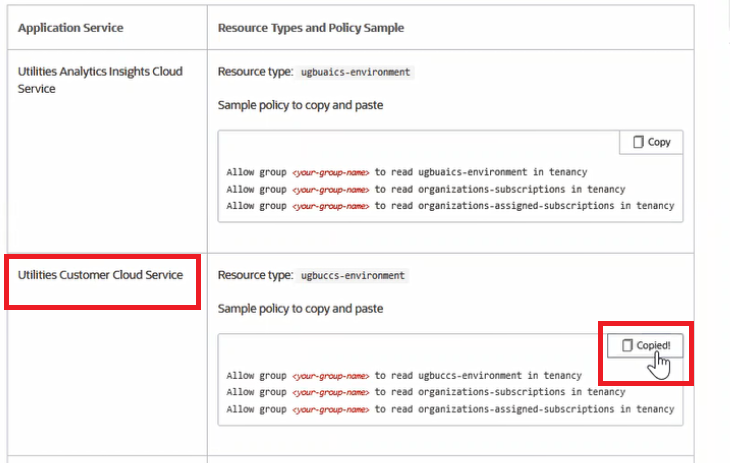

| Utilities Customer Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Serviços Públicos de Atendimento ao Cliente e Faturamento |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Gerenciador de Ativos de Geração de Utilitários |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Utilities Meter Solution Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Utilities Rate Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Utilities Billing Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Utilities Work and Asset Cloud Service |

Tipo de recurso: Exemplo de política para copiar e colar:

|

| Transação de Autoatendimento Digital de Serviços Públicos |

Tipo de recurso: Exemplo de política para copiar e colar:

|

Exemplo: Como Copiar e Colar uma Política

Suponha que você tenha um grupo chamado "exibidores de ambiente". Você deseja que esse grupo seja limitado no Oracle Cloud Console para exibir apenas ambientes Oracle Utilities Customer Cloud Service.

- Vá para as Políticas do Oracle Utilities na documentação.

- Localize o Utilities Customer Cloud Service na tabela. Clique em Copiar para copiar as instruções de política.

- No Editor de Política, cole as instruções da tabela de documentação e, em seguida, atualize o valor de <your-group-name> em cada uma das instruções com o nome do grupo que você criou.

Para Obter Mais Informações Sobre o Uso do Serviço IAM

Este tópico fornece os procedimentos básicos para criar tipos de usuário específicos em sua conta para que você comece a usar o gerenciamento do ambiente de aplicativo. Para obter detalhes completos sobre o gerenciamento de usuários que precisam acessar este e outros serviços, consulte: