PeopleSoft

PeopleSoft é um pacote de aplicativos empresariais da Oracle que oferece suporte a soluções de gerenciamento de capital humano, finanças, cadeia de suprimentos e campus. Se você planeja implantar o Oracle PeopleSoft no Azure ou migrar o PeopleSoft do seu data center para o Azure, poderá projetar uma topologia segura e de alta disponibilidade aproveitando o Oracle AI Database@Azure.

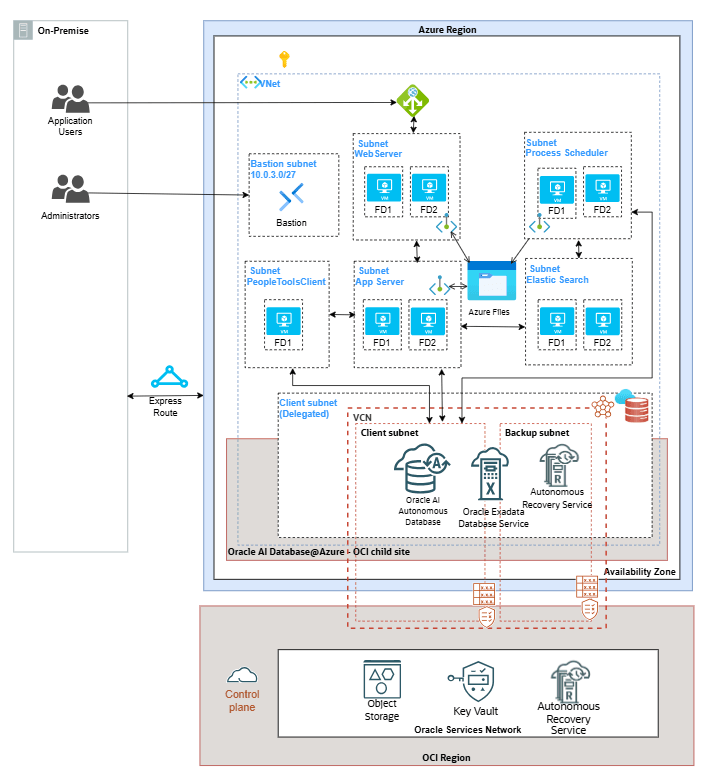

Saiba mais sobre a arquitetura de referência para executar o Oracle PeopleSoft no Azure usando o Oracle AI Database@Azure para a camada de banco de dados e as máquinas virtuais do Azure para as camadas web e de aplicativos. Essa configuração fornece baixa latência, pois os serviços do Oracle AI Database são implantados no mesmo data center do Azure.

Atualmente, o Oracle Exadata Database Service on Dedicated Infrastructure, o Oracle Autonomous AI Database Service e o Oracle Exadata Database Service on Exascale Infrastructure são suportados com o Oracle AI Database@Azure. Você pode verificar a matriz de disponibilidade regional para determinar os serviços suportados pelas regiões OCI e Azure.

Este documento destina-se a arquitetos de nuvem, administradores de infraestrutura e administradores de sistema PeopleSoft responsáveis por projetar, implantar e operar ambientes PeopleSoft. É recomendada a familiaridade com a arquitetura e os componentes PeopleSoft, o Oracle AI Database e as plataformas de nuvem, incluindo a Oracle Cloud Infrastructure (OCI) e o Microsoft Azure.

Arquitetura

Essa arquitetura demonstra a implantação de aplicativos Oracle PeopleSoft em uma única zona de disponibilidade da região do Azure. Para suportar a recuperação de desastres, implante uma configuração semelhante em várias regiões do Azure. Configure os bancos de dados para usar o Oracle Active Data Guard e use o rsync com a pilha de aplicativos para sincronizar sistemas de arquivos entre regiões.

Para obter mais informações sobre como projetar e implementar arquiteturas de recuperação de desastres, consulte Oracle Maximum Availability Architecture para Oracle AI Database@Azure.

Essa arquitetura implanta todos os componentes em uma única região do Azure e destaca considerações importantes de design para PeopleSoft no Azure com o Oracle AI Database@Azure.

Camada de Rede

Essa arquitetura mostra uma única implantação de região do Azure de um ambiente PeopleSoft projetado para baixa latência. O layout de rede consiste em uma Rede Virtual do Azure (VNet) com sub-redes dedicadas para o Azure Bastion, balanceador de carga, servidores Web PeopleSoft, servidores de aplicativos e a camada de banco de dados.

A camada do banco de dados usa o Oracle AI Database@Azure, que deve ser implantado em uma sub-rede delegada do Azure. Os serviços Oracle AI Database@Azure só podem ser provisionados em sub-redes delegadas designadas à Oracle. A conectividade com ambientes on-premises pode ser estabelecida usando o Azure ExpressRoute para acesso privado de baixa latência.

O host do Bastion do Azure é implantado em uma sub-rede com um endereço IP público, enquanto todos os outros componentes do PeopleSoft e do banco de dados residem em sub-redes sem endereços IP públicos. Os endereços IP públicos podem ser anexados a instâncias específicas com base em requisitos operacionais ou de negócios. O acesso seguro a instâncias privadas é fornecido pela porta 22 (SSH) por meio do Azure Bastion ou pelo Azure ExpressRoute quando a conectividade direta com data centers on-premises é configurada.

Os componentes do aplicativo PeopleSoft são implantados em uma única Zona de Disponibilidade para garantir conectividade de baixa latência. O banco de dados é implantado em uma única Zona de Disponibilidade com o Oracle RAC ativado por padrão. Para redundância regional, o banco de dados pode ser implantado em uma segunda Zona de Disponibilidade usando o Oracle Data Guard, fornecendo alta disponibilidade e recuperação de desastres no nível regional.

- Ao planejar o espaço de endereço IP, considere os requisitos de sub-rede do Oracle AI Database@Azure e aborde os cenários de consumo de espaço.

- Planeje cuidadosamente a configuração de DNS, especialmente ao usar resolvedores de DNS personalizados, para oferecer suporte aos requisitos de resolução de DNS do Oracle AI Database@Azure.

- Para arquiteturas de recuperação de desastres multirregionais, considere padrões detalhados de conectividade de rede e roteamento entre regiões para o Oracle AI Database@Azure.

- Revise os pré-requisitos de backup e recuperação no início da fase de design para garantir que os requisitos de acesso à rede sejam atendidos.

- Use NSGs (Network Security Groups) para restringir o acesso às máquinas virtuais do banco de dados:

- Permita o acesso SSH (porta 22) somente por meio do Azure Bastion.

- Permita o tráfego do banco de dados (porta 1521) exclusivamente de sub-redes de aplicativos PeopleSoft aprovadas e redes on-premises autorizadas.

Bastion host

O Azure Bastion é um serviço totalmente gerenciado que fornece um ponto de acesso administrativo seguro e controlado para a rede virtual do Azure que hospeda cargas de trabalho do Oracle PeopleSoft.

O Azure Bastion é implantado em uma sub-rede dedicada (AzureBastionSubnet) e fornece acesso seguro e privado a máquinas virtuais em sub-redes sem endereços IP públicos, garantindo que elas não sejam expostas diretamente à internet pública. Ao usar o Azure Bastion, a arquitetura mantém um único ponto de acesso conhecido que pode ser monitorado e auditado centralmente, evitando a necessidade de expor endereços IP públicos ou portas de entrada abertas em máquinas virtuais individuais.

Nesta arquitetura, o Bastion do Azure não requer um endereço IP público nas máquinas virtuais de destino. O acesso administrativo é estabelecido através do TLS (porta 443) através do portal do Azure ou de clientes nativos suportados. Os Grupos de Segurança de Rede nas sub-redes de destino não exigem regras SSH ou RDP de entrada, o que reduz a superfície de ataque. O acesso ao Azure Bastion pode ser restrito e gerenciado usando o controle de acesso baseado em atribuição (RBAC) do Azure e a autenticação do Azure Active Directory.

O Azure Bastion permite que os administradores se conectem a máquinas virtuais sem endereço IP público em sub-redes usando SSH para Linux e RDP para Windows. As conexões são iniciadas na estação de trabalho local do administrador e submetidas a proxy por meio do serviço Bastion, garantindo que as credenciais e as sessões não sejam expostas à rede pública.

Ao centralizar o acesso administrativo e eliminar a exposição direta à VM, o Azure Bastion aumenta a segurança, mantendo o acesso operacional a cargas de trabalho privadas.

PeopleSoft Camada de Aplicativos

- PeopleSoft servidores Web: Os servidores Web PeopleSoft recebem solicitações de aplicativos do ambiente Web, da internet e da intranet por meio do balanceador de carga. O tráfego de entrada é distribuído pelo balanceador de carga pela porta 8000 (exemplo). Ele encaminha as solicitações para a porta do Oracle Tuxedo Jolt no servidor de aplicativos. No diagrama da arquitetura, vários servidores Web são implantados para oferecer suporte à alta disponibilidade.

- Servidores ElasticSearch: O framework de pesquisa do Oracle PeopleSoft fornece um método padrão para usar índices de pesquisa para todos os aplicativos PeopleSoft. O framework de pesquisa depende de servidores ElasticSearch e interage com os servidores Web PeopleSoft na porta 9200 (exemplo).

- PeopleSoft servidores de aplicativos: Os servidores de aplicativos PeopleSoft manipulam o volume da carga de trabalho no sistema PeopleSoft. Ele executa a lógica de negócios e processa todas as solicitações de aplicativos do servidor Web por meio das portas do Oracle Tuxedo Jolt na porta 9000 (exemplo). O servidor de aplicativos também mantém a conexão SQL com o banco de dados na porta 1521. As solicitações de aplicativos são recebidas no servidor Web, encaminhadas aos servidores de aplicativos e, em seguida, enviadas aos servidores de banco de dados.

- PeopleSoft Process Scheduler: Uma instância do PeopleSoft Process Scheduler é necessária para executar processos ou tarefas em batch, como NVision.

- cliente PeopleTools: Os clientes PeopleTools são baseados no Windows e também são chamados de Ambiente de Desenvolvimento PeopleTools. Esses clientes são executados em plataformas Microsoft Windows suportadas e podem se conectar ao banco de dados PeopleSoft usando o software de conectividade do cliente (conexão de duas camadas) na porta 1521 ou por meio de um servidor de aplicativos PeopleSoft (conexão de três camadas) na porta 7000. O cliente PeopleTools é uma parte integrada da PeopleSoft Internet Architecture, pois ajuda os administradores a executar tarefas de gerenciamento e migração.

Configure o Armazenamento de Arquivos do Azure para preparar o software PeopleSoft. Um único sistema de arquivos de armazenamento de arquivos pode ser criado para compartilhar binários de software entre servidores de aplicativos, servidores Web e servidores ElasticSearch. O Azure Files Premium é recomendado em vez do Azure Files Standard para oferecer maior taxa de transferência e menor latência.

Camada do Banco de Dados

- Oracle Autonomous AI Database sem servidor

- Oracle Exadata Database Service on Dedicated Infrastructure

- Oracle Exadata Database Service on Exascale Infrastructure

As instâncias de banco de dados são configuradas para alta disponibilidade com o Oracle Real Application Clusters (RAC) ativado. Para obter redundância de zona de disponibilidade para o banco de dados, use o Oracle Active Data Guard no modo síncrono para replicar o banco de dados entre zonas de disponibilidade.

- Conectividade de backbone do Azure usando pareamento VNet ou

- Conectividade de backbone do OCI usando pareamento de VCN com LPGs (Local Peering Gateways)

A porta 1521 deve estar aberta para comunicação com o Oracle Active Data Guard, pois os serviços de transporte do Data Guard usam a porta 1521 para transmitir arquivos de redo log. Para obter considerações detalhadas sobre design de rede, consulte MAA (Maximum Availability Architecture).

Backup e Recuperação

Os backups automatizados de banco de dados podem ser configurados usando o Oracle Autonomous Recovery Service ou o OCI Object Storage, dependendo dos requisitos de serviço e recuperação de banco de dados selecionados.

Criptografia de Dados

Para dados em trânsito, os serviços Oracle AI Database@Azure só são acessíveis por meio de canais de comunicação criptografados. Por padrão, o cliente do Oracle Net é configurado para usar sessões criptografadas, garantindo que todas as conexões de banco de dados sejam protegidas em trânsito.

O Oracle AI Database@Azure protege os dados em repouso usando a TDE (Transparent Data Encryption), que é ativada por padrão sem a necessidade de configuração do cliente. A TDE criptografa automaticamente arquivos de banco de dados, redo e undo logs, backups e outros dados persistentes quando gravados no armazenamento e decriptografa de forma transparente os dados quando acessados por processos autorizados. A criptografia é gerenciada usando um modelo de chave hierárquica, no qual uma chave de criptografia mestra protege as chaves de tablespace que, por sua vez, criptografam os dados.

O Oracle AI Database@Azure suporta opções de chave gerenciadas pela Oracle e gerenciadas pelo cliente para TDE. Com chaves gerenciadas pela Oracle, as chaves de criptografia são geradas, armazenadas e gerenciadas automaticamente pela Oracle. Com chaves gerenciadas pelo cliente, os clientes podem controlar centralmente o gerenciamento, a rotação e a auditoria do ciclo de vida da chave integrando-se ao OCI Vault, ao Oracle Key Vault ou ao Azure Key Vault (AKV).

O Oracle Data Guard entre regiões não é suportado quando as chaves de criptografia gerenciadas pelo cliente são armazenadas no Azure Key Vault (AKV)

Migração para o Oracle AI Database@Azure

O Oracle Zero Downtime Migration (ZDM) fornece vários fluxos de trabalho de migração para mover bancos de dados Hyperion para o Oracle Database@Azure.

- Migração Física On-line:

O fluxo de trabalho de migração on-line física suporta migrações entre as mesmas versões e plataformas de banco de dados. Essa abordagem usa a transferência direta de dados e o método de restauração do serviço para criar o banco de dados de destino, evitando o uso de armazenamento de backup intermediário. O Oracle Data Guard é usado para manter os bancos de dados de origem e de destino sincronizados, permitindo a migração com tempo de inatividade mínimo.

- Migração física off-line:

O fluxo de trabalho de migração física off-line suporta migrações entre as mesmas versões e plataformas de banco de dados. O banco de dados de destino é criado usando o backup e a restauração do RMAN (Recovery Manager). Os Arquivos do Azure são usados para fornecer um compartilhamento de arquivos NFS para armazenar arquivos de backup do RMAN durante o processo de migração.

- Migração On-line Lógica:

O fluxo de trabalho de migração online lógica oferece suporte a migrações entre as mesmas versões e plataformas de banco de dados ou diferentes. Esse fluxo de trabalho usa a exportação e a importação do Oracle Data Pump para criar o banco de dados de destino. Os Arquivos do Azure fornecem um compartilhamento de arquivos NFS para armazenar os arquivos de dump do Data Pump. O Oracle GoldenGate é usado para sincronizar os bancos de dados de origem e de destino, permitindo a migração com tempo de inatividade mínimo.

- Migração Off-line Lógica:

O fluxo de trabalho de migração off-line lógica suporta migrações entre as mesmas versões de banco de dados e plataformas diferentes. O banco de dados de destino é criado usando a exportação e importação do Oracle Data Pump. Os Arquivos do Azure fornecem um compartilhamento de arquivos NFS para armazenar os arquivos de dump do Data Pump usados durante a migração.

- Migração On-line Lógica

O fluxo de trabalho de migração online lógica oferece suporte a migrações entre as mesmas versões e plataformas de banco de dados ou diferentes. Esse fluxo de trabalho usa a exportação e a importação do Oracle Data Pump para criar o Autonomous Database de destino. Os Arquivos do Azure fornecem um compartilhamento de arquivos NFS para armazenar arquivos de dump do Data Pump, enquanto o Oracle GoldenGate mantém os bancos de dados de origem e destino sincronizados para permitir a migração com tempo de inatividade mínimo.

- Migração Off-line Lógica

O fluxo de trabalho de migração off-line lógica suporta migrações entre as mesmas versões de banco de dados e plataformas diferentes. O Autonomous Database de destino é criado usando a exportação e a importação do Oracle Data Pump. Os Arquivos do Azure fornecem um compartilhamento de arquivos NFS para armazenar os arquivos de dump do Data Pump usados durante a migração.

Visão Geral dos Componentes

| Componente | Finalidade |

|---|---|

| Oracle AI Database@Azure | O Oracle AI Database@Azure fornece o Oracle Exadata Database implantado e operado no Azure com integração nativa do Azure. Ele combina o desempenho do Oracle Exadata Database e os recursos do Oracle AI Database com modelos de rede, segurança e consumo do Azure. A oferta inclui Oracle Exadata Database, Oracle Exadata Database Service on Exascale Infrastructure, Oracle Autonomous AI Database Serverless e Oracle Base Database Service para hospedar a camada de banco de dados para PeopleSoft. |

| Balanceador de Carga do Azure | O Balanceador de Carga do Azure distribui o tráfego de entrada entre servidores web ou de aplicativos e monitora continuamente as sondagens de integridade de back-end para enviar tráfego apenas para instâncias íntegras. Isso garante até mesmo a distribuição de tráfego, alta disponibilidade e failover automático sem aplicação. |

| Bastion do Azure | O Azure Bastion permite acesso seguro de RDP e SSH a máquinas virtuais por HTTPS sem exigir endereços IP públicos. Ele melhora a segurança ao centralizar o acesso administrativo e reduzir a exposição a ameaças de entrada na internet. |

| Serviço de Recuperação Autônoma | O Autonomous Recovery Service fornece backup automatizado, proteção contínua de dados e recuperação rápida para Oracle AI Database(s). Ele reduz a perda de dados e o tempo de recuperação gerenciando de forma autônoma operações de backup, validação e restauração. |

| Armazenamento de Objetos | O Object Storage fornece armazenamento durável e escalável para dados não estruturados usando um modelo bucket-and-object. É comumente usado para backups, arquivamento e compartilhamento de dados com segurança integrada e controles de ciclo de vida. |

| Vault do OCI | O OCI Vault fornece gerenciamento centralizado de chaves de criptografia e segredos usando HSMs gerenciados pela Oracle. Ele permite forte segurança, rotação de chaves e controle de acesso para proteger dados nos serviços da OCI. |

| Arquivos Azure | Os Arquivos do Azure fornecem armazenamento de arquivos compartilhado e totalmente gerenciado usando protocolos SMB e NFS padrão. Ele permite que os aplicativos acessem compartilhamentos de arquivos escaláveis e altamente disponíveis sem gerenciar sistemas de armazenamento subjacentes. |

| Vault de Chaves do Azure | O Azure Key Vault é um serviço gerenciado que fornece armazenamento seguro e gerenciamento do ciclo de vida para informações confidenciais, como segredos, chaves de criptografia e certificados usados por aplicativos corporativos. |

Saiba mais

- PeopleSoft Portal de Informações

- PeopleSoft no Oracle Help Center

- Suporte para PeopleSoft Applications Running in a Multicloud Environment (Doc ID 3066912.1)

- Saiba mais sobre Sign-On Único para PeopleSoft:

- E-SEC: O que é o Microsoft Entra e o Entra é suportado para autenticação no PeopleSoft? (ID de Documento 3073875.1)

- E-SEC: Como configurar soluções externas de logon único do PT 8.x com PeopleSoft (KB563357)