Usar Amazon Resource Names (ARNs) para Acessar Recursos da AWS

Você pode usar os ADNs (Amazon Resource Names) para acessar recursos da AWS com o Autonomous AI Database.

- Sobre o Uso de Nomes de Recursos (ARNs) da Amazon para Acessar Recursos da AWS

Ao usar a autenticação baseada em atribuição ARN com o Autonomous AI Database, você pode acessar com segurança os recursos da AWS sem criar e salvar credenciais com base em chaves de acesso de longo prazo do AWS IAM. - Executar Pré-requisitos de Gerenciamento da AWS para Usar Nomes de Recursos (ARNs) da Amazon

Usando o Console de Gerenciamento da AWS ou usando as APIs, crie um usuário, uma função, políticas e um relacionamento de confiança da AWS. Execute estas etapas antes de usar comDBMS_CLOUD.CREATE_CREDENTIALpara criar uma credencial com um parâmetro ARN no Autonomous AI Database. - Executar Pré-requisitos do Autonomous AI Database para Usar ARNs da Amazon

Antes de usar um recurso da AWS comDBMS_CLOUD.CREATE_CREDENTIALcom um parâmetro ARN, o usuário ADMIN deve ativar o ARN na instância do Autonomous AI Database. - Criar Credenciais com Parâmetros ARN para Acessar Recursos da AWS

Depois que o uso do ARN for ativado para a instância do Autonomous AI Database e o ARN for configurado pelo administrador da AWS, no Autonomous AI Database você poderá criar um objeto de credencial com parâmetros ARN. - Atualizar Credenciais com Parâmetros ARN para Recursos da AWS

As credenciais ARN que você usa no Autonomous AI Database funcionam com o serviço de token da AWS que permite usar credenciais temporárias baseadas em atribuição para acessar recursos da AWS no Autonomous AI Database.

Tópico principal: Configurar Políticas e Atribuições para Acessar Recursos

Sobre o uso de Amazon Resource Names (ARNs) para Acessar Recursos da AWS

Ao usar a autenticação baseada em atribuição ARN com o Autonomous AI Database, você pode acessar com segurança os recursos da AWS sem criar e salvar credenciais com base em chaves de acesso de longo prazo do AWS IAM.

Por exemplo, talvez você queira carregar dados de um bucket do AWS S3 no seu Autonomous AI Database, executar alguma operação nos dados e, em seguida, gravar os dados modificados de volta no bucket do S3. Você poderá fazer isso sem usar um ARN se tiver credenciais de usuário da AWS para acessar o bucket S3. No entanto, o uso de ARNs baseados em função para acessar recursos da AWS no Autonomous AI Database tem os seguintes benefícios:

- Você pode criar acesso baseado em atribuição, com diferentes políticas para diferentes usuários ou esquemas que precisam de acesso aos recursos da AWS por meio de uma instância do Autonomous AI Database. Isso permite que você defina uma política para limitar o acesso aos recursos da AWS por função. Por exemplo, definindo uma política que se limita ao acesso somente leitura, por atribuição, para um bucket S3.

-

As credenciais baseadas em ARN fornecem melhor segurança, pois você não precisa fornecer credenciais de usuário da AWS de longo prazo no código para acessar os recursos da AWS. O Autonomous AI Database gerencia as credenciais temporárias geradas na Operação Assume Atribuição da AWS.

Etapas para Configurar o Uso do ARN com o Autonomous AI Database

Antes de criar uma credencial usando um ARN no Autonomous AI Database, no AWS, o administrador da conta deve definir uma política que permita acessar recursos do AWS, como um bucket S3. Por padrão, os serviços de credenciais ARN não são ativados no Autonomous AI Database. O usuário ADMIN ativa credenciais ARN para o usuário necessário, o que permite que ele crie e use credenciais ARN na instância do Autonomous AI Database.

Na AWS, a função ARN é o identificador do acesso fornecido e pode ser visualizada no console da AWS. Para segurança adicional, quando o administrador da AWS configura a função, as políticas e o relacionamento de confiança para a conta da AWS, ele também deve configurar um ID externo no relacionamento de confiança da função.

O ID Externo fornece proteção adicional para assumir funções. O administrador da AWS configura o ID externo como um dos seguintes, com base na instância do Autonomous AI Database:

-

O OCID do compartimento

-

O OCID do banco de dados

-

O OCID da tenancy

Na AWS, a função só pode ser assumida por usuários confiáveis identificados pelo ID externo incluído no URL da solicitação, em que o ID externo fornecido na solicitação corresponde ao ID externo configurado no relacionamento de confiança da função.

A definição do ID Externo é obrigatória para a segurança.

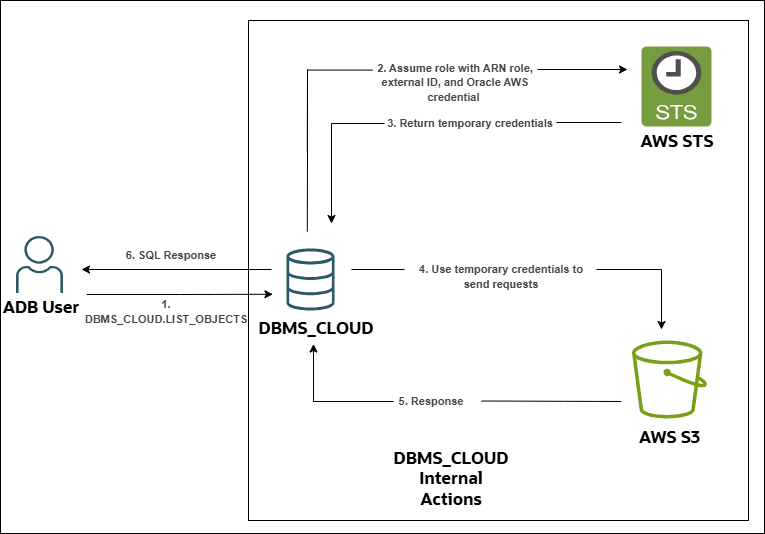

A figura a seguir descreve as etapas de configuração:

Descrição da ilustração adb_arn_config_steps.png

Etapas para Usar ARNs com DBMS_CLOUD

Cada recurso da AWS tem sua própria identidade e o recurso se autentica com a instância do Autonomous AI Database usando uma credencial DBMS_CLOUD que você cria com parâmetros que identificam o ARN. O Autonomous AI Database cria e protege as credenciais principais que você usa para acessar os recursos da AWS.

Quando você chama um procedimento ou uma função DBMS_CLOUD que utiliza uma credencial baseada em ARN, o Autonomous AI Database inicia uma chamada sts:AssumeRole em sua conta da AWS. Esta ação solicita que o AWS Security Token Service (STS) emita credenciais de segurança temporárias para a operação.

A chamada sts:AssumeRole é acionada por um principal de serviço da AWS controlado pela Oracle designado especificamente para esse fim. Não há conta intermediária da AWS de propriedade da Oracle na qual os dados são armazenados ou por meio da qual os dados transitam.

Todas as autorizações para acesso aos recursos da AWS são avaliadas diretamente pela AWS no momento em que as credenciais temporárias são usadas, com base nas políticas do IAM e nos relacionamentos de confiança que você configura para a função em sua conta da AWS. Para isso, crie uma credencial no Autonomous AI Database que inclua o ARN da atribuição do AWS IAM. Essa credencial permite que o Autonomous Database assuma a atribuição especificada e obtenha credenciais temporárias do AWS STS.

Ao configurar essas credenciais, o Autonomous AI Database pode acessar com segurança os recursos da AWS usando credenciais temporárias obtidas por meio do processo sts:AssumeRole.

Para obter etapas detalhadas sobre como configurar atribuições do IAM e relacionamentos de confiança para acessar com segurança os recursos da AWS do seu Autonomous Database, consulte Usando a atribuição Amazon Resource Names (ARNs) para acessar com segurança os Recursos da AWS do seu Autonomous Database.

Para criar uma credencial com parâmetros ARN para acessar os recursos da AWS:

-

Execute as etapas de pré-requisito na Conta da AWS: Na sua conta da AWS, no Console de Gerenciamento da AWS ou usando a CLI, crie as funções e políticas para o ARN que você usa com o Autonomous AI Database e atualize o relacionamento de confiança da atribuição. O ARN do usuário Oracle é configurado quando a relação de confiança da função é atualizada.

Consulte Executar Pré-requisitos do AWS Management para Usar ADNs (Amazon Resource Names) para obter mais informações.

-

Executar etapas de pré-requisito no Autonomous AI Database: No Autonomous AI Database, você deve permitir que o usuário ADMIN ou outro usuário use credenciais com parâmetros ARN para acessar recursos da AWS.

Consulte Executar Pré-requisitos do Autonomous AI Database para Usar ARNs da Amazon para obter mais informações.

-

Crie credenciais com o

DBMS_CLOUD.CREATE_CREDENTIALe forneça os parâmetros que identificam uma atribuição AWS. Usando o objeto de credencial, o Autonomous AI Database pode acessar recursos da AWS conforme especificado nas políticas definidas para a atribuição na conta da AWS.Consulte Criar Credenciais com Parâmetros ARN para Acessar Recursos da AWS para obter detalhes sobre essas etapas.

-

Use o objeto de credencial criado na etapa anterior com um procedimento ou uma função

DBMS_CLOUDque usa um parâmetro de credencial, comoDBMS_CLOUD.COPY_DATAouDBMS_CLOUD.LIST_OBJECTS.

A figura a seguir descreve as etapas para usar ARNs com DBMS_CLOUD:

Descrição da ilustração aws-arn-authentication-dbms-cloud.png

Tópico principal: Usar ADNs (Amazon Resource Names) para Acessar Recursos do AWS

Executar Pré-requisitos do AWS Management para Usar Amazon Resource Names (ARNs)

Usando o Console de Gerenciamento da AWS ou usando as APIs, crie um usuário, função, políticas e relacionamento de confiança da AWS. Execute estas etapas antes de usar com DBMS_CLOUD.CREATE_CREDENTIAL para criar uma credencial com um parâmetro ARN no Autonomous AI Database.

Para usar um ARN para acessar recursos da AWS, o administrador da AWS define as políticas e um principal que permite acessar recursos da AWS. Por exemplo, ao usar o Autonomous AI Database, talvez você queira acessar dados de um bucket S3, executar alguma operação nos dados e, em seguida, gravar os dados modificados de volta no bucket S3.

Dependendo da configuração existente da AWS e do ID Externo que você usa, não será necessário criar uma nova atribuição e política para cada instância do Autonomous AI Database. Se você já tiver uma atribuição da AWS que contenha a política necessária para acessar um recurso, por exemplo, para acessar o armazenamento na nuvem S3, poderá modificar o relacionamento de confiança para incluir os detalhes na Etapa 3. Da mesma forma, se você já tiver uma atribuição com a relação de confiança necessária, poderá usar essa atribuição para acessar todos os seus bancos de dados em um compartimento ou tenancy do OCI se usar um ID externo que especifique o OCID do compartimento ou o OCID da tenancy.

No Console de gerenciamento da AWS ou usando as APIs, um administrador da AWS executa as seguintes etapas:

Depois que a configuração da função ARN for concluída, você poderá ativar o ARN na instância. Consulte Executar Pré-requisitos do Autonomous AI Database para Usar ARNs da Amazon para obter mais informações.

Tópico principal: Usar ADNs (Amazon Resource Names) para Acessar Recursos do AWS

Executar Pré-requisitos do Autonomous AI Database para Usar ARNs da Amazon

Antes de usar um recurso da AWS com DBMS_CLOUD.CREATE_CREDENTIAL com um parâmetro ARN, o usuário ADMIN deve ativar o ARN na instância do Autonomous AI Database.

Por padrão, os serviços de credenciais ARN não são ativados no Autonomous AI Database. O usuário ADMIN executa o procedimento DBMS_CLOUD_ADMIN.ENABLE_PRINCIPAL_AUTH para permitir que o usuário ADMIN ou outros usuários criem credenciais com parâmetros ARN.

Depois que você ativar o ARN na instância do Autonomous AI Database executando DBMS_CLOUD_ADMIN.ENABLE_PRINCIPAL_AUTH, a credencial chamada AWS$ARN estará disponível para uso com qualquer API DBMS_CLOUD que obtenha uma credencial como entrada. Com exceção da credencial chamada AWS$ARN, você também pode criar credenciais adicionais com parâmetros ARN para acessar os recursos da AWS. Consulte Criar Credenciais com Parâmetros do ARN para Acessar Recursos do AWS para obter mais informações.

Tópico principal: Usar ADNs (Amazon Resource Names) para Acessar Recursos do AWS

Criar Credenciais com Parâmetros ARN para Acessar Recursos da AWS

Depois que o uso do ARN for ativado para a instância do Autonomous AI Database e o ARN for configurado pelo administrador da AWS, no Autonomous AI Database você poderá criar um objeto de credencial com parâmetros do ARN.

O Autonomous AI Database cria e protege as credenciais principais usadas para acessar os recursos da Amazon quando você fornece o objeto de credencial com procedimentos e funções DBMS_CLOUD.

Para usar recursos da Amazon com o Autonomous AI Database, faça o seguinte:

Tópico principal: Usar ADNs (Amazon Resource Names) para Acessar Recursos do AWS

Atualizar Credenciais com Parâmetros ARN para Recursos da AWS

As credenciais ARN que você usa no Autonomous AI Database funcionam com o serviço de token da AWS que permite usar credenciais temporárias baseadas em atribuição para acessar recursos da AWS no Autonomous AI Database.

Os tokens de curta duração que o AWS STS emite para essas operações existem apenas na memória durante a operação e não são armazenados como credenciais de longo prazo.

Quando um Administrador da AWS revoga as políticas, as funções ou o relacionamento de confiança, você precisa atualizar as credenciais ou criar novas credenciais para acessar os recursos da AWS.

Execute as seguintes etapas para atualizar as credenciais:

Consulte UPDATE_CREDENTIAL Procedure e CREATE_CREDENTIAL Procedure para obter mais informações.

Tópico principal: Usar ADNs (Amazon Resource Names) para Acessar Recursos do AWS