Usar Autenticação Multifator com o Autonomous AI Database

A Autenticação Multifatora (MFA) é um método de autenticação que requer o uso de mais de um fator para verificar a identidade de um usuário para obter acesso a um recurso.

Tópicos:

- Sobre Autenticação Multifator

O Autonomous AI Database suporta Autenticação Multifator (MFA) para melhorar a segurança de acesso, exigindo uma etapa de verificação adicional além da senha do usuário. Você pode ativar a MFA para log-ins de banco de dados, para executar instruções SQL protegidas ou para ambos. - Tipos de Autenticação Multifator no Autonomous AI Database

Descreve as opções de MFA disponíveis no Autonomous AI Database e como cada uma se aplica ao acesso ao banco de dados, durante o log-in ou ao executar instruções SQL protegidas. - Pré-requisitos

Lista os pré-requisitos para ativar a MFA no Autonomous AI Database. - Configurar MFA para o Autonomous AI Database

Descreve como configurar a MFA para o seu Autonomous AI Database, incluindo a configuração das credenciais necessárias, a configuração dos canais de notificação, o registro de usuários da MFALOGONou da MFASQL Accesse o gerenciamento de tokens de acesso SQL. - Gerenciar Usuários de MFA e Atributos de Token

Esta seção explica como gerenciar usuários inscritos no MFA, incluindo como cancelar o registro de usuários quando eles não precisarem mais de acesso ao MFA, e como configurar ou atualizar atributos de Token. - Limitações para Autenticação Multifator no Autonomous AI Database

Lista as limitações com autenticação multifator no Autonomous AI Database.

Tópico principal: Segurança

Sobre Autenticação Multifator

O Autonomous AI Database suporta Autenticação Multifator (MFA) para melhorar a segurança de acesso, exigindo uma etapa de verificação adicional além da senha do usuário. Você pode ativar a MFA para log-ins de banco de dados, para executar instruções SQL protegidas ou para ambos.

Com a MFA ativada, quando você se conecta ao seu banco de dados, você fornece seu nome de usuário e senha, que é o primeiro fator – algo que você sabe ou pode memorizar. Em seguida, você deverá fornecer um segundo código de verificação de um dispositivo MFA registrado, que é o segundo fator - algo que você tem. Os dois fatores trabalham juntos para adicionar uma camada adicional de segurança usando informações adicionais ou um segundo dispositivo para verificar sua identidade e concluir o processo de sign-in.

O Autonomous AI Database melhora a segurança integrando a MFA ao ciclo de vida de autenticação e execução de SQL. Essa abordagem ajuda a reduzir o risco de acesso não autorizado e limita o impacto de credenciais comprometidas, garantindo que apenas usuários autenticados e verificados possam se conectar e executar operações SQL. Ao impor a MFA baseada em token ou notificação push para workflows de acesso e SQL, o Autonomous AI Database fortalece a proteção contra roubo de credenciais, atividade maliciosa e possível exposição de dados.

A MFA é ativada no seu Autonomous AI Database por meio dos pacotes DBMS_MFA_*, que permitem que métodos de verificação em camadas sejam usados durante a autenticação. Isso inclui uma credencial principal, como nome de usuário e senha, combinada com um segundo fator de autenticação, como um código de acesso ocasional (OTP) ou verificação por meio de um aplicativo de autenticação móvel. Isso garante que somente identidades autorizadas e verificadas possam acessar o banco de dados e executar operações SQL.

-

MFA de Tempo de Log-in, que requer MFA durante o log-in no banco de dados antes de uma sessão do banco de dados ser estabelecida.

-

MFA de Acesso SQL (SQL Access Tokens), que permite login com credenciais principais e impõe MFA somente quando instruções SQL confidenciais são executadas.

Principais benefícios do uso de MFA com o Autonomous AI Database

-

Proteção Mais Forte para Acesso ao Banco de Dados: A MFA melhora a segurança adicionando etapas de verificação extras durante a autenticação ou executando uma instrução SQL. Mesmo que uma senha seja comprometida, o acesso ainda será bloqueado, a menos que o fator de autenticação adicional, como um código de acesso único (OTP) ou a aprovação de um aplicativo autenticador, seja concluído com sucesso. Isso reduz o risco de acesso não autorizado aos recursos do banco de dados.

-

Defesa contra Ataques Comuns: A MFA ajuda a proteger contra métodos de ataque comuns, como tentativas de phishing e força bruta. Embora os invasores possam tentar roubar ou adivinhar senhas, a MFA adiciona uma barreira extra que impede o acesso sem o segundo fator de autenticação, tornando esses ataques muito menos eficazes.

-

Suporte a Requisitos Regulatórios: Muitos setores, incluindo finanças, seguros e assistência médica, exigem controles de autenticação fortes para proteger dados confidenciais. A ativação da MFA no Autonomous AI Database ajuda as organizações a atender a esses requisitos regulatórios, ao mesmo tempo em que demonstra a adesão às melhores práticas de segurança.

-

Melhor Visibilidade e Monitoramento: A MFA inclui recursos de monitoramento que fornecem visibilidade da atividade de autenticação. Essa capacidade ajuda a identificar tentativas de acesso incomuns ou suspeitas, permitindo que você mantenha uma forte postura de segurança.

Conceitos Relacionados à Autenticação Multifator

Estes são os principais conceitos usados na MFA:

-

Autenticação Multifator (MFA): A MFA é um mecanismo de segurança que exige que os usuários forneçam duas ou mais formas distintas de verificação antes de obter acesso a um sistema, aplicativo ou dados. Os fatores de verificação incluem:

-

Algo que você sabe - Uma senha, PIN ou pergunta de segurança.

-

Algo que você tem – Um dispositivo físico como um smartphone, token de hardware ou chave de segurança.

-

Algo que você é – Biometria, como uma impressão digital, reconhecimento facial ou reconhecimento de voz.

-

-

Aplicativo Autenticador: Um aplicativo que você instala no seu dispositivo móvel que pode fornecer tokens seguros baseados em software para verificação de identidade. Por exemplo, Oracle Mobile Authenticator. Para ativar a MFA para seu Autonomous AI Database, você precisará de um dispositivo com um aplicativo autenticador instalado. Você usará o aplicativo para registrar seu dispositivo e, em seguida, usará o mesmo aplicativo (no mesmo dispositivo) para receber uma notificação por push ou toda vez que se conectar ao Autonomous AI Database.

-

Os seguintes aplicativos autenticadores são suportados com o Autonomous AI Database:

-

Oracle Mobile Authenticator

-

Aplicativo Cisco Duo Mobile

Você pode encontrar esses aplicativos na loja de aplicativos do seu dispositivo móvel. Instale um desses aplicativos em seu dispositivo móvel antes de ativar a MFA.

Para obter mais informações, consulte: -

-

-

Dispositivo Móvel Registrado: A MFA é ativada para um usuário específico e para um dispositivo específico. O procedimento para ativar a MFA para um usuário inclui o registro do dispositivo móvel. Esse mesmo dispositivo deve ser usado para gerar o código de acesso único baseado no tempo toda vez que o usuário acessar. Se o dispositivo móvel registrado ficar indisponível, um administrador deverá desativar a MFA para que ela possa ser reativada com um novo dispositivo.

-

Token de Acesso SQL: Os Tokens de Acesso SQL fornecem MFA segura para o Autonomous AI Database usando senhas únicas (OTP) padrão do setor. Esses tokens são necessários para acessar o banco de dados ou executar operações SQL protegidas, reduzindo significativamente o risco de acesso não autorizado.

-

Notificação Push: As notificações push são mensagens clicáveis, curtas e pop-up enviadas de aplicativos ou sites para o dispositivo móvel de um usuário, mesmo quando o navegador ou o aplicativo não está ativo.

Tópico principal: Usar Autenticação Multifator com o Autonomous AI Database

Tipos de Autenticação Multifator no Autonomous AI Database

Descreve as opções de MFA disponíveis no Autonomous AI Database e como cada uma se aplica ao acesso ao banco de dados, durante o log-in ou ao executar instruções SQL protegidas.

MFA de Tempo de Log-in

A MFA em tempo de log-in no Autonomous AI Database só pode ser implementada usando notificações push seguras entregues ao dispositivo móvel registrado do usuário por meio do aplicativo Oracle Mobile Authenticator (OMA) ou Cisco Duo Mobile. Métodos alternativos, como e-mail ou Slack, não são suportados para este workflow. Isso garante que apenas usuários que possuem credenciais válidas e o dispositivo móvel autorizado possam acessar o banco de dados, fornecendo proteção robusta contra roubo de credenciais e suporte à conformidade regulatória para MFA.

Quando você tenta registrar um usuário de banco de dados existente para MFA de tempo de log-in, a Oracle envia um e-mail de inscrição única para o endereço de e-mail do usuário. O conteúdo da inscrição depende do autenticador selecionado: os e-mails do OMA incluem um link de inscrição e um código QR para inscrever o dispositivo do usuário no aplicativo OMA, enquanto os e-mails do DUO fornecem o link de inscrição e as instruções para concluir o registro do dispositivo. O usuário deve instalar o aplicativo autenticador apropriado e concluir o registro clicando no link ou digitalizando o código QR no aplicativo. O e-mail é enviado em um formato fixo apenas em inglês, e a personalização do e-mail não é permitida.

Após o registro bem-sucedido do dispositivo, o usuário pode fazer login no banco de dados usando sua senha como o fator de autenticação principal. Depois que a senha é validada, o servidor de banco de dados envia uma notificação por push ao aplicativo registrado. Se o usuário aceitar a notificação por push, o processo de autenticação será concluído e a sessão de login será estabelecida com sucesso.

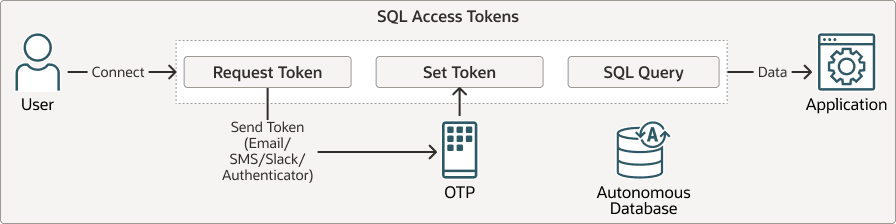

Token de Acesso SQL

A autenticação do tipo de Token de Acesso SQL no Autonomous AI Database é um método MFA que exige que os usuários verifiquem sua identidade usando suas credenciais e um segundo fator, seja um Token de Acesso SQL ocasional ou uma notificação push, antes de poderem executar instruções SQL. Depois de fazer login com um nome de usuário e senha, o usuário deve solicitar um código de acesso único ou uma notificação push, que é entregue por meio de um aplicativo autenticador, e-mail ou Slack, para autenticar a sessão e permitir a execução de instruções SQL protegidas. O SQL Access Token MFA fortalece a segurança do banco de dados, garantindo que as instruções SQL confidenciais só possam ser executadas por usuários que possuam as credenciais corretas e o segundo fator verificado, reduzindo o risco de acesso não autorizado e oferecendo suporte aos requisitos de conformidade.

Depois de estabelecer conexão com o Autonomous AI Database usando seu método de autenticação padrão, como um nome de usuário/senha de banco de dados local ou um provedor de identidades externo, incluindo OCI IAM, Azure Entra ou Kerberos, o seguinte descreve o fluxo de autorização MFA do Token de Acesso SQL.

Descrição da ilustração autônomo-sqlaccesstoken-workflow.png

-

Solicitar um Token de Acesso SQL

Após a sessão ser estabelecida, solicite um Token de Acesso SQL para ativar operações SQL.

-

Receber a notificação OTP ou Push

A Oracle só gera uma OTP quando você seleciona um canal de entrega, e-mail ou Slack baseado em OTP. Esses OTPs são limitados por tempo e devem ser recuperados do canal selecionado antes de expirarem. Para autenticação baseada em aplicativo, o Oracle Mobile Authenticator (OMA) e o Cisco Duo são aplicativos autenticadores suportados. Eles usam notificações push como o segundo fator, em vez de gerar OTPs. Como resultado, para a MFA do Token de Acesso SQL, os OTPs são entregues apenas por e-mail ou Slack, enquanto o OMA e o Duo fornecem aprovação usando notificações push.

-

Autenticar a sessão

Informe o OTP que você recebeu para verificar sua identidade e ativar a sessão SQL. Essa etapa só é necessária para autenticação de e-mail ou OTP do Slack e não é necessária ao usar a autenticação baseada em aplicativo, que usa uma notificação push.

-

Executar instruções SQL

Depois que o token for verificado, você poderá executar instruções SQL no banco de dados conforme permitido.

Você pode registrar um usuário para MFA de login e MFA de Token de Acesso SQL. Com essa configuração, o usuário deve concluir a MFA ao fazer login, aprovar uma notificação por push em seu dispositivo móvel e também verificar um token de acesso SQL por meio do canal de entrega escolhido antes de executar instruções SQL.

Tópico principal: Usar Autenticação Multifator com o Autonomous AI Database

Pré-requisitos

Lista os pré-requisitos para ativar a MFA no Autonomous AI Database.

Dependendo do tipo de MFA selecionado, execute as etapas de configuração necessárias:

-

MFA de Tempo de Log-in: A MFA de tempo de log-in só é suportada por meio de notificações por push usando OMA e Duo. Baixe, instale e configure o aplicativo escolhido em seu dispositivo móvel antes de usá-lo.

-

Token de Acesso SQL: Pelo menos um canal de entrega de token deve ser configurado para Tokens de Acesso SQL. Os métodos de entrega suportados incluem Email, Slack, Duo e autenticador OMA.

-

Aplicativo Autenticador: Faça download do OMA ou do Duo e instale-o em seu dispositivo móvel. Você deve configurar a MFA em um dispositivo que pode acessar toda vez que acessar; a MFA não pode ser ativada para você por outro usuário.

-

E-mail: Certifique-se de que a entrega de e-mail esteja ativada e que todos os usuários do banco de dados tenham endereços de e-mail válidos e configurados.

Consulte Enviar E-mail no Autonomous AI Database para obter mais informações.

-

Slack: Configure o plug-in do Slack e registre o ID do Slack de cada usuário para ativar a entrega do OTP por meio do Slack.

Consulte Enviar Notificações do Slack do Autonomous AI Database para obter mais informações.

-

-

Você deve estar conectado como usuário

ADMINou ter os privilégios necessários no pacoteDBMS_MFA_ADMINpara registrar usuários para MFA e gerenciar atributos de token. -

Para workflows do Token de Acesso SQL, os usuários devem ter os privilégios necessários no pacote

DBMS_MFApara inicializar uma sessão MFA e validar um Token de Acesso SQL.

Tópico principal: Usar Autenticação Multifator com o Autonomous AI Database

Configurar MFA para Autonomous AI Database

Descreve como configurar a MFA para o seu Autonomous AI Database, incluindo a configuração das credenciais necessárias, a configuração dos canais de notificação, o registro de usuários da MFA LOGON ou da MFA SQL Access e o gerenciamento de tokens de acesso SQL.

Tópicos:

- Configurar Canais de Notificação para MFA

Descreve como configurar canais de notificação para MFA, como E-mail, Slack e Oracle Mobile Authenticator (OMA), para fornecer OTPs ou notificações por push. - Registrar um Usuário

Mostra as etapas para registrar um usuário do banco de dados para a MFA. - Validar Sessão para Autenticação de Token de Acesso SQL

Mostra as etapas para validar uma sessão para autenticação de Token de Acesso SQL.

Tópico principal: Usar Autenticação Multifator com o Autonomous AI Database

Configurar Canais de Notificação para MFA

Descreve como configurar canais de notificação para MFA, como E-mail, Slack e Oracle Mobile Authenticator (OMA), para fornecer OTPs ou notificações por push.

Um canal de notificação é o mecanismo usado para entregar desafios de MFA aos usuários, como aprovações push ou OTPs, nos fluxos MFA de login-time (LOGON) e MFA de Token de Acesso SQL. Os canais suportados incluem aplicativos de e-mail, SMS, Slack e autenticador, e cada canal requer atributos de configuração específicos, por exemplo, detalhes SMTP para entrega de e-mail ou uma configuração de espaço de trabalho do Slack para o Slack, para garantir que as mensagens sejam entregues de forma segura e confiável ao usuário pretendido.

Antes de configurar canais de notificação, certifique-se de ter configurado as credenciais necessárias para os canais que você planeja usar. Observe que alguns canais se aplicam apenas à MFA de LOGON, por exemplo, OMA e Duo, enquanto outros se aplicam apenas à MFA de Token de Acesso SQL, por exemplo, OMA, Duo, Slack e e-mail, portanto, configure apenas o necessário para o fluxo de MFA escolhido.

A tabela a seguir resume os canais de notificação de MFA disponíveis e mostra qual tipo de MFA cada canal suporta (Log-on de MFA e/ou MFA de Token de Acesso SQL), juntamente com o método de notificação correspondente (entrega de OTP ou aprovação por push).

| Canal de notificação | Logon de MFA | MFA do Token de Acesso SQL | Método de Notificação |

|---|---|---|---|

|

|

Sim (somente e-mails de inscrição de MFA) |

Sim |

Token de Acesso SQL: OTP entregue por e-mail. Logon: não suportado como segundo fator, e-mail enviado apenas para notificações de inscrição. |

|

Slack |

Não |

Sim |

OTP entregue através do Slack. |

|

Oracle Mobile Authenticator (OMA) |

Sim |

Sim |

Enviar aprovação de notificação. Nenhuma OTP gerada. |

|

Cisco Duo |

Sim |

Sim |

Enviar notificação por meio do Duo. |

Use o procedimento DBMS_MFA_ADMIN.CONFIGURE_NOTIFICATION para definir os canais de notificação usados para entregar mensagens MFA (por exemplo, desafios de Token de Acesso SQL). Neste procedimento, você especifica o tipo de canal, como e-mail, Slack ou um autenticador, e fornece os atributos específicos do canal ou as referências de credenciais necessárias para uma entrega segura e confiável. Como cada canal tem requisitos diferentes, os valores de atributo fornecidos dependem do canal que você configura; consulte os exemplos a seguir para as entradas esperadas por canal.

Notificação de E-mail

Configure o objeto de credencial de e-mail e as definições de notificação SMTP para que o sistema Oracle possa enviar e-mails relacionados à MFA. Isso é necessário para a configuração de logon de MFA (OMA e Duo), incluindo emails de registro de dispositivo; sem isso, os usuários não receberão as notificações de registro necessárias. O e-mail não é um segundo fator suportado para log-on de MFA — a entrega de E-mail OTP só é suportada para MFA de Token de Acesso SQL.

Para configurar um provedor de e-mail personalizado para enviar Tokens de Acesso de MFA, crie uma credencial de provedor de e-mail no banco de dados usando o procedimento DBMS_CLOUD.CREATE_CREDENTIAL. Por exemplo:

BEGIN

DBMS_CLOUD.CREATE_CREDENTIAL(

credential_name => 'EMAIL_CRED_01',

username => '<username>',

password => '<password>'

);

END;

/Conceda ao banco de dados permissão para se conectar ao host SMTP para enviar e-mails atualizando a ACL (Access Control List). Por exemplo:

BEGIN

DBMS_NETWORK_ACL_ADMIN.APPEND_HOST_ACE(

host => 'smtp.email.us-ashburn-1.oci.oraclecloud.com',

lower_port => 587,

upper_port => 587,

ace => xs$ace_type(

privilege_list => xs$name_list('SMTP'),

principal_name => 'ADMIN',

principal_type => xs_acl.ptype_db

)

);

END;

/Defina as configurações do canal de e-mail para entregar Tokens de acesso de MFA usando as credenciais criadas. Por exemplo:

BEGIN

DBMS_MFA_ADMIN.CONFIGURE_NOTIFICATION(

notification_type => 'EMAIL',

attributes => JSON_OBJECT(

'credential_name' VALUE 'EMAIL_CRED_01',

'smtp_host' VALUE 'smtp.email.us-ashburn-1.oci.oraclecloud.com',

'smtp_port' VALUE 465,

'sender' VALUE 'mfa_alerts@example.com',

'sender_email_display_name' VALUE 'DB MFA ALERTS'

)

);

END;

/Notificação do Slack

Crie uma credencial para armazenar com segurança os detalhes de autenticação da sua integração do Slack. Por exemplo:

BEGIN

DBMS_CLOUD.CREATE_CREDENTIAL(

credential_name => 'SLACK_CRED',

username => '<username>',

password => '<password>'

);

END;

/Permita que o banco de dados se conecte ao ponto final da API do Slack atualizando a ACL (Access Control List) para chamadas HTTPS de saída. Por exemplo:

BEGIN

DBMS_NETWORK_ACL_ADMIN.APPEND_HOST_ACE (

host => 'slack.com',

lower_port => 443,

upper_port => 443,

ace => xs$ace_type(

privilege_list => xs$name_list('http'),

principal_name => 'ADMIN',

principal_type => xs_acl.ptype_db

)

);

END;

/Configure o canal do Slack para entrega de token de MFA fazendo referência à credencial criada. Por exemplo:

BEGIN

DBMS_MFA_ADMIN.CONFIGURE_NOTIFICATION(

notification_type => 'SLACK',

attributes => JSON_OBJECT(

'credential_name' VALUE 'SLACK_CRED'

)

);

END;

/Notificação do OMA (Oracle Mobile Authenticator)

Crie uma credencial para armazenar com segurança o ID do cliente OMA e o segredo do cliente. Por exemplo:

BEGIN

DBMS_CLOUD.CREATE_CREDENTIAL(

credential_name => 'OMA_CRED',

username => '<username>',

password => '<password>'

);

END;

/Defina o canal de notificação do OMA e associe-o à credencial e ao ponto final da API do OMA que você criou. Por exemplo:

BEGIN

DBMS_MFA_ADMIN.CONFIGURE_NOTIFICATION(

notification_type => 'OMA',

attributes => JSON_OBJECT(

'credential_name' VALUE 'OMA_CRED',

'api_endpoint' VALUE 'https://idcs-c*****************60.identity.oraclecloud.com'

)

);

END;

/Notificação do Cisco DUO

Crie uma credencial para armazenar com segurança a chave de integração DUO e a chave secreta. Por exemplo:

BEGIN

DBMS_CLOUD.CREATE_CREDENTIAL(

credential_name => 'DUO_CRED',

username => '<username>',

password => '<password>'

);

END;

/Configure o canal de notificação DUO associando-o à credencial criada e especificando o ponto final da API DUO.

BEGIN

DBMS_MFA_ADMIN.CONFIGURE_NOTIFICATION(

notification_type => 'DUO',

attributes => JSON_OBJECT(

'credential_name' VALUE 'DUO_CRED',

'api_endpoint' VALUE 'api-855fd6a0.duosecurity.com'

)

);

END;

/Tópico principal: Configurar MFA para o Autonomous AI Database

Registrar um Usuário

Mostra as etapas para registrar um usuário do banco de dados para a MFA.

Após configurar o canal de notificação, a próxima etapa é registrar um usuário de banco de dados existente para MFA. Ao registrar, defina o tipo de MFA como MFA de Tempo de Log-in ou MFA de Token de Acesso SQL. Opcionalmente, você pode especificar o canal de notificação; se não for fornecido, o e-mail será usado por padrão. No entanto, para MFA do tipo log-on, você deve especificar OMA ou Duo como o canal.

DBMS_MFA_ADMIN.REGISTER_USER para registrar um usuário de banco de dados existente para MFA. Quando você registrar o usuário, defina a autenticação de MFA type para especificar qual fluxo ativar:

-

LOGONpara MFA de tempo de log-in durante o acesso ao banco de dados ou -

O tipo de Token de Acesso SQL para MFA baseado em token.

attributes opcional, observe que os atributos suportados variam de acordo com o tipo de autenticação da MFA, por exemplo, LOGON suporta definições específicas de log-on, como o método autenticador (por exemplo, auth_method => 'duo_push'), mas não suporta atributos de validade de token, como duration_min, que se aplicam apenas à MFA do Token de Acesso SQL.

Consulte DBMS_MFA_ADMIN.REGISTER_USER para obter referência.

Exemplo de registro do usuário do banco de dados existente SCOTT para MFA de tempo de log-in usando o OMA como canal de notificação

BEGIN

DBMS_MFA_ADMIN.REGISTER_USER(

username => 'SCOTT',

type => 'LOGON',

email => 'scott@example.com',

attributes => JSON_OBJECT(

'auth_method' VALUE 'oma_push')

);

END;

/Neste exemplo, se o SCOTT já estiver inscrito no autenticador, nenhum novo e-mail de inscrição será enviado. Se o SCOTT ainda não estiver inscrito, este exemplo iniciará a inscrição no MFA enviando um e-mail único para scott@example.com com um link de inscrição e um código QR para o Oracle Mobile Authenticator (OMA).

O SCOTT instala o aplicativo OMA e conclui a inscrição do dispositivo usando o link ou o código QR. Após a inscrição, o SCOTT efetua login com uma senha e, em seguida, aprova a notificação push do OMA para concluir a autenticação MFA LOGON.

Exemplo para registrar o usuário do banco de dados existente SCOTT para MFA de tempo de log-in usando Duo como o canal de notificação

BEGIN

DBMS_MFA_ADMIN.REGISTER_USER(

username => 'SCOTT',

type => 'LOGON',

email => 'scott@example.com',

attributes => JSON_OBJECT(

'auth_method' VALUE 'duo_push')

);

END;

/Neste exemplo, se o SCOTT já estiver inscrito no autenticador, nenhum novo e-mail de inscrição será enviado. Se o SCOTT ainda não estiver inscrito, este exemplo iniciará a inscrição no MFA enviando um e-mail único para o endereço especificado com um vínculo de inscrição.

SCOTT instala o aplicativo Cisco Duo e conclui a inscrição do dispositivo usando o link. Após a inscrição, o SCOTT efetua login com uma senha e, em seguida, aprova a notificação push Duo para concluir o login com autenticação de dois fatores.

Para MFA (LOGON) de tempo de log-in,

auth_method é o único atributo suportado.

Exemplo de registro de SCOTT para MFA de Token de Acesso SQL usando o Slack como canal de notificação

BEGIN

DBMS_MFA_ADMIN.REGISTER_USER(

username => 'SCOTT',

type => 'SQL ACCESS',

email => 'scott@example.com',

attributes => JSON_OBJECT(

'duration_min' VALUE 720,

'read_only' VALUE TRUE,

'roles' VALUE JSON_ARRAY('DEVELOPER_ROLE', 'INFRA_ROLE'),

'scope' VALUE 'SESSION',

'slack_member_id' VALUE '<slack_member_id>'

)

);

END;

/Este exemplo registra o usuário SCOTT com o SQL Access MFA. Ele define a duração do token como 720 minutos, concede acesso somente leitura, associa atribuições específicas, define o escopo do token como baseado em sessão, especifica um ID de membro do Slack para notificações.

read_only só é aplicável quando scope é definido como SESSION. Se scope não for SESSION, o atributo read_only não será suportado.

Exemplo de registro de SCOTT para MFA de Token de Acesso SQL usando o OMA como canal de notificação

BEGIN

DBMS_MFA_ADMIN.REGISTER_USER(

username => 'scott',

type => 'SQL ACCESS',

email => 'scott@example.com',

attributes => JSON_OBJECT(

'scope' VALUE 'USER',

'duration_min' VALUE 5,

'idle_timeout_min' VALUE 2,

'auth_method' VALUE 'OMA_PUSH'

)

);

END;

/Este exemplo registra o usuário SCOTT para MFA de Token de Acesso SQL. Ele também configura o token para ser de curta duração, que é válido por 5 minutos e expira após 2 minutos de inatividade e requer aprovação usando uma notificação push do OMA.

Você pode registrar o mesmo usuário na MFA Logon e na MFA Token de Acesso SQL registrando-os separadamente com os mesmos endereços de e-mail. Essa abordagem permite que o usuário use vários tipos de MFA conforme necessário.

Tópico principal: Configurar MFA para o Autonomous AI Database

Validar Sessão para Autenticação de Token de Acesso SQL

Mostra as etapas para validar uma sessão para autenticação do Token de Acesso SQL.

Para executar instruções SQL em uma sessão protegida pela autenticação do Token de Acesso SQL, você deve validar sua sessão usando um código de acesso único fornecido por meio do canal de notificação configurado e o usuário deve ter o privilégio necessário em DBMS_MFA.

Tópico principal: Configurar MFA para o Autonomous AI Database

Gerenciar Usuários de MFA e Atributos de Token

Esta seção explica como gerenciar usuários inscritos na MFA, incluindo como cancelar o registro de usuários quando eles não precisarem mais de acesso à MFA, e como configurar ou atualizar atributos de Token.

Tópicos:

- Definir Atributos de Token

Esta seção explica como configurar o comportamento do token de MFA, como escopo, duração da validade, timeout por inatividade, método de entrega e restrições de acesso, usando padrões globais (somente Tokens de Acesso SQL) e substituições por usuário (para Tokens de Acesso SQL e de logon). - Cancelar Registro de um Usuário

Mostra como usar o procedimentoDBMS_MFA_ADMIN.DEREGISTER_USERpara remover um usuário do banco de dados da MFA.

Tópico principal: Usar Autenticação Multifator com o Autonomous AI Database

Definir Atributos de Token

Esta seção explica como configurar o comportamento do token de MFA, como escopo, duração da validade, timeout por inatividade, método de entrega e restrições de acesso, usando padrões globais (somente Tokens de Acesso SQL) e substituições por usuário (para Tokens de Acesso SQL e de logon).

- Os atributos de token global definem o comportamento de token padrão para todos os usuários registrados para a MFA do Token de Acesso SQL. Quando definido globalmente, esses padrões se aplicam a todos os usuários elegíveis, a menos que sejam explicitamente substituídos por configurações específicas do usuário, ajudando a impor políticas de segurança consistentes em todo o banco de dados. Os atributos de token global só podem ser definidos para Tokens de Acesso SQL.

- Os atributos de token específicos do usuário permitem que você personalize o comportamento do token para um usuário individual. Essas configurações substituem os padrões globais e podem ser utilizadas para aplicar controles mais rígidos ou flexíveis com base na função do usuário e nos requisitos de acesso.

O uso de atributos de token globais e de nível de usuário ajuda a equilibrar a aplicação de segurança centralizada com a flexibilidade para atender às necessidades de acesso individuais.

Definir atributos globais de Token de Acesso SQL

Use o procedimento DBMS_MFA_ADMIN.SET_GLOBAL_TOKEN_ATTRIBUTES para configurar atributos de Token de Acesso SQL padrão global. Este procedimento define um conjunto global de valores de atributo de token (fornecido como JSON) que o banco de dados aplica automaticamente sempre que um Token de Acesso SQL é emitido para usuários registrados no MFA do Token de Acesso SQL. Você também pode definir atributos de token específicos do usuário para substituir esses padrões globais quando necessário.

BEGIN

DBMS_MFA_ADMIN.SET_GLOBAL_TOKEN_ATTRIBUTES(

attributes => '{

"duration_min": 60,

"scope": "session",

"idle_timeout_min": 15,

"read_only": false

}'

);

END;

/Isso define atributos de token globais para todos os usuários registrados para a MFA do Token de Acesso SQL, como duração do token, escopo, timeout de inatividade e acesso somente leitura. Esses atributos globais servem como definições padrão e são aplicados automaticamente a todos os usuários ativados para a MFA do Token de Acesso SQL, a menos que atributos específicos do usuário sejam definidos para substituí-los.

Consulte SET_GLOBAL_TOKEN_ATTRIBUTES Procedures para obter mais informações.

Definir atributos de token para logon e Token de Acesso SQL

DBMS_MFA_ADMIN.SET_ATTRIBUTES e DBMS_MFA_ADMIN.SET_ATTRIBUTE para definir atributos de token para um usuário específico. Essas definições no nível do usuário se aplicam ao tipo de MFA especificado (por exemplo, LOGON ou SQL ACCESS TOKEN) e substituem quaisquer padrões aplicáveis.

- Use

DBMS_MFA_ADMIN.SET_ATTRIBUTESpara definir um ou mais atributos de token para um usuário em uma única chamada (especificando um objeto JSON de pares de nome/valor de atributo). - Use

DBMS_MFA_ADMIN.SET_ATTRIBUTEpara definir um atributo de token de cada vez para um usuário (especificando um únicoattribute_nameeattribute_value). auth_methodindica qual provedor de MFA configurado é usado para entregar e validar o desafio de log-in da sessão (por exemplo, OMA, Duo ou Slack). Para MFA de login,auth_methodé o único atributo suportado; outros atributos relacionados a MFA não são aplicáveis para MFA de login.

Exemplo 5-1 Use DBMS_MFA_ADMIN.SET_ATTRIBUTES para definir um ou mais atributos de token para um usuário especificado

Forneça o nome do usuário, o tipo de MFA e um objeto attributes JSON que contenha os nomes e valores de atributo. As definições especificadas são aplicadas a esse usuário e substituem quaisquer padrões aplicáveis.

BEGIN

DBMS_MFA_ADMIN.SET_ATTRIBUTES (

username => 'SCOTT3',

type => 'SQL ACCESS',

attributes => JSON_OBJECT(

'duration_min' VALUE 30,

'email' VALUE 'scott3_alerts@example.com',

'scope' VALUE 'session',

'idle_timeout_min' VALUE 20

)

);

END;

/Este exemplo configura atributos de Token de Acesso SQL específicos do usuário para SCOTT3, definindo uma duração de token de 30 minutos, um timeout de inatividade de 20 minutos, o escopo da sessão e o endereço de e-mail usado para entrega de token, substituindo quaisquer padrões globais.

Consulte SET_ATTRIBUTES Procedures para obter mais informações.

Exemplo 5-2 Use DBMS_MFA_ADMIN.SET_ATTRIBUTE para definir um único atributo de token para um usuário especificado

Forneça o nome do usuário, o tipo de MFA, o ID do e-mail, o nome do atributo e o valor do atributo. A configuração é aplicada a esse usuário e substitui todos os padrões aplicáveis.

BEGIN

DBMS_MFA_ADMIN.SET_ATTRIBUTE(

username => 'SCOTT4',

type => 'SQL ACCESS',

email => 'scott4_alerts@example.com',

attribute_name => 'duration_min',

attribute_value => '25'

);

END;

/Este exemplo define o atributo duration_min para SCOTT4, definindo o período de validade do Token de Acesso SQL como 25 minutos e especificando o endereço de e-mail de entrega. Esta definição no nível do usuário substitui quaisquer padrões aplicáveis (incluindo padrões globais de Token de Acesso SQL, se configurados).

Consulte SET_ATTRIBUTE Procedures para obter mais informações.

Tópico principal: Gerenciar Usuários de MFA e Atributos de Token

Cancelar Registro de um Usuário

Mostra como usar o procedimento DBMS_MFA_ADMIN.DEREGISTER_USER para remover um usuário do banco de dados da MFA.

O cancelamento do registro do usuário desativa Tokens de Acesso para o esquema especificado e interrompe a aplicação da MFA para o usuário.

BEGIN

DBMS_MFA_ADMIN.DEREGISTER_USER(

username => 'SCOTT',

type => 'SQL ACCESS',

email => 'scott@example.com'

);

END;

/Isso remove o usuário SCOTT da MFA de Acesso SQL. A imposição de MFA e os tokens de acesso não são mais necessários para este usuário. No entanto, se o SCOTT estiver registrado para MFA com vários e-mails, será necessário cancelar o registro de cada entrada separadamente para remoção completa.

Consulte DEREGISTER_USER Procedures para obter mais informações.

Tópico principal: Gerenciar Usuários de MFA e Atributos de Token

Limitações para Autenticação Multifator no Autonomous AI Database

Lista as limitações com autenticação multifator no Autonomous AI Database.

-

Os Tokens de Acesso SQL não são suportados para usuários RAS (Remote Application Service). Essas são contas de aplicativo não interativas, que não podem fornecer o segundo fator necessário para a MFA.

-

Com a Continuidade de Aplicativos ou a Continuidade de Aplicativos Transparente, a continuidade da sessão não é mantida. Se uma sessão do usuário for encerrada, a sessão será desconectada mesmo que o Token de Acesso SQL seja válido.

-

Os jobs do Scheduler devem ser criados em uma sessão válida e autenticada. Uma vez criados, esses jobs são executados de forma independente e não exigem a execução de Tokens de Acesso SQL.

- Os usuários não registrados para o MFA do Token de Acesso SQL não podem executar o SQL em um link de banco de dados pertencente a um usuário registrado para o MFA do Token de Acesso SQL, porque os Tokens de Acesso SQL não são propagados pelos links do banco de dados. A Oracle recomenda evitar links de banco de dados pertencentes a usuários registrados do MFA do Token de Acesso SQL; em vez disso, use um proprietário de link de banco de dados dedicado que não esteja configurado para o MFA do Token de Acesso SQL.

- Os usuários registrados não podem executar a importação/exportação de seu próprio esquema após a definição de um Token de Acesso SQL. As operações de exportação falham com um erro de autorização de token porque a validação de token é necessária para executar instruções SQL.

- Os usuários registrados do SQL ACCESS não são suportados para uso com as ferramentas DBActions.

Tópico principal: Usar Autenticação Multifator com o Autonomous AI Database