Observação:

- Este tutorial requer acesso ao Oracle Cloud. Para se inscrever em uma conta gratuita, consulte Conceitos Básicos do Oracle Cloud Infrastructure Free Tier.

- Ele usa valores de exemplo para credenciais, tenancy e compartimentos do Oracle Cloud Infrastructure. Ao concluir seu laboratório, substitua esses valores por valores específicos do seu ambiente de nuvem.

Criar e Configurar o Roteamento de Pacotes de Confiança Zero do Oracle Cloud Infrastructure

Introdução

O Oracle Cloud Infrastructure (OCI) Zero Trust Packet Routing impede o acesso não autorizado aos dados gerenciando políticas de segurança de rede separadamente da arquitetura de rede subjacente. Usando uma linguagem de política facilmente compreendida e baseada em intenção, os administradores de segurança podem definir caminhos de acesso específicos para dados. O tráfego que não é explicitamente permitido pela política não pode viajar pela rede, melhorando a segurança e simplificando o trabalho das equipes de segurança, rede e auditoria.

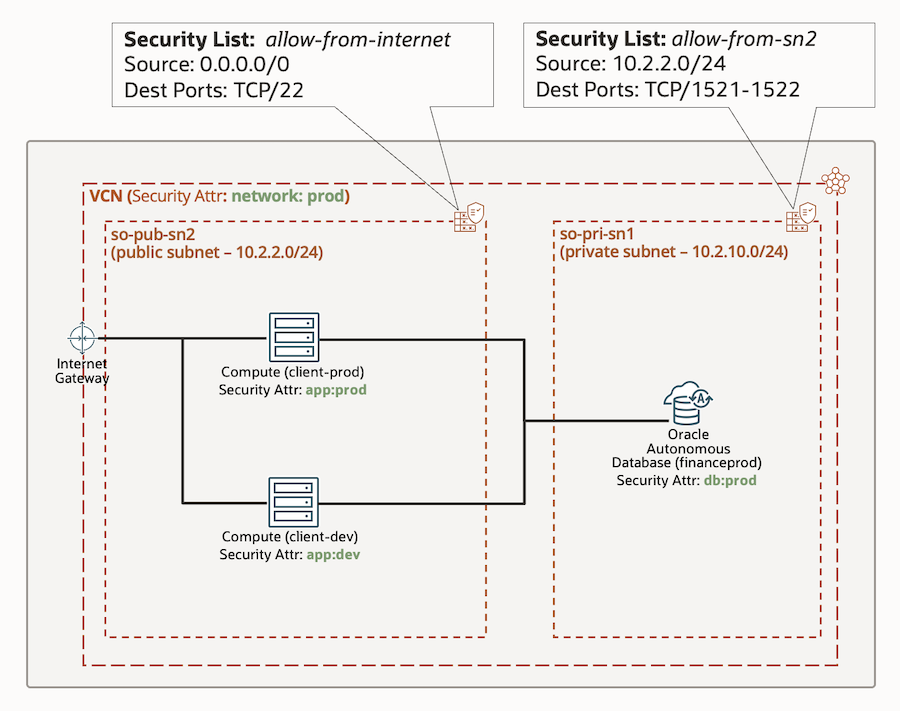

O tutorial a seguir fornece detalhes de como configurar o OCI Zero Trust Packet Routing para aplicar controles de segurança para controlar a comunicação na rede em uma tenancy da Oracle Cloud Infrastructure (OCI). Para este tutorial, a arquitetura a seguir foi implantada.

Nesta arquitetura, os seguintes recursos foram configurados:

-

financeprodé uma instância do Oracle Autonomous Database, configurada como o banco de dados de produção, hospedado em uma rede privada, acessível na sub-rede privada por meio de um ponto final privado. -

client-prodé uma instância de computação que simula um aplicativo empresarial no ambiente de produção. Para esse cenário, essa é uma instância do Oracle Linux que executa o Oracle Instant Client. -

client-devé uma instância de computação que simula um aplicativo empresarial no ambiente de desenvolvimento. Assim como em client-prod, essa é uma instância do Oracle Linux que executa o Oracle Instant Client.

Além disso, uma VCN separada (so-vcn-pt) foi configurada para esse caso de uso, incluindo:

-

subnet-publicé a sub-rede pública que contém as instâncias de computação. -

subnet-privateé a sub-rede privada que contém o banco de dados. -

sl-allow-publicé uma lista de segurança que permite acesso SSH pela internet. Uma regra de saída também foi configurada para permitir tráfego de saída. Ele é atribuído asubnet-public. -

sl-allow-privateé uma lista de segurança que permite o tráfego do Oracle Instant Client (porta1522) desubnet-public. Uma regra de saída também foi configurada para permitir tráfego de saída. Essa lista de segurança é designada asubnet-private. -

route-publicé a tabela de roteamento para rotear todo o tráfego para o gateway de internet. É atribuído asubnet-public. -

route-privateé a tabela de roteamento para rotear todo o tráfego para o gateway NAT. É atribuído asubnet-private. -

gw-interneté o gateway de internet usado emroute-public. -

gw-naté o gateway NAT usado emroute-private.

Objetivos

-

Configure novos atributos de segurança para o OCI Zero Trust Packet Routing.

-

Crie políticas de Roteamento de Pacotes de Confiança Zero do OCI para controlar o fluxo de tráfego de rede.

-

Atribuir atributos de segurança do OCI Zero Trust Packet Routing aos recursos.

-

Teste as políticas do OCI Zero Trust Packet Routing.

Pré-requisitos

-

Uma assinatura paga para a tenancy do OCI com permissões apropriadas para gerenciar recursos do OCI Zero Trust Packet Routing.

-

A estrutura de rede, conforme definido na arquitetura.

-

Duas instâncias de computação de acordo com a arquitetura, implantadas na sub-rede pública.

-

Instale e configure o Oracle Instant Client (incluindo o cliente SQL*Plus) em ambas as instâncias de computação.

Observação: Faça download do Oracle Instant Client e instale-o aqui: Instalando o Oracle Instant Client Usando RPMs.

-

Crie uma instância do Oracle Autonomous Database de acordo com a arquitetura e implante-a com um ponto final privado dentro da sub-rede privada.

-

Configure o acesso ao banco de dados do Oracle Instant Client em ambas as instâncias de computação.

Tarefa 1: Confirmar o Acesso ao Banco de Dados de Clientes

Nesta tarefa, confirmaremos que ambas as instâncias de computação podem acessar o banco de dados por meio do Oracle Instant Client.

-

Conecte-se à sua instância de computação client-prod usando SSH como o usuário

opc. -

Execute o comando

sqlpluspara estabelecer conexão com o seu banco de dados autônomo.Conforme os Pré-requisitos, o cliente Oracle Instant deverá ser instalado e configurado. Este é um resumo das etapas de configuração:

-

Faça download do Oracle Instant Client e instale-o.

-

Configurar o Oracle Instant Client.

-

Faça download da wallet de conexão do seu banco de dados autônomo no OCI.

-

Extraia a wallet em uma pasta.

-

Configure o arquivo

sqlnet.orana pasta da wallet para apontar para o local da wallet. -

Exporte a variável

TNS_ADMINpara apontar para o local da wallet extraída. Por exemplo,export TNS_ADMIN=/opt/wallet. -

Execute o comando

sqlplus, por exemplo,sqlplus admin@financeprod_lowe digite sua senha quando solicitado.

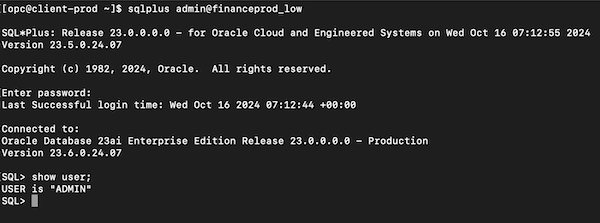

Se o Oracle Instant Client estiver funcionando corretamente e todos os Pré-requisitos tiverem sido feitos, você deverá estabelecer conexão com o banco de dados com sucesso e ser capaz de executar comandos. Execute o comando

show user;para ver os usuários.

-

-

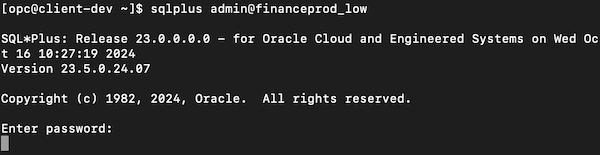

Repita o teste de conexão do banco de dados em client-dev.

Se o Oracle Instant Client estiver funcionando corretamente e todos os Pré-requisitos tiverem sido feitos, você deverá estabelecer conexão com o banco de dados com sucesso e ser capaz de executar comandos. Execute o comando

show user;para ver os usuários.

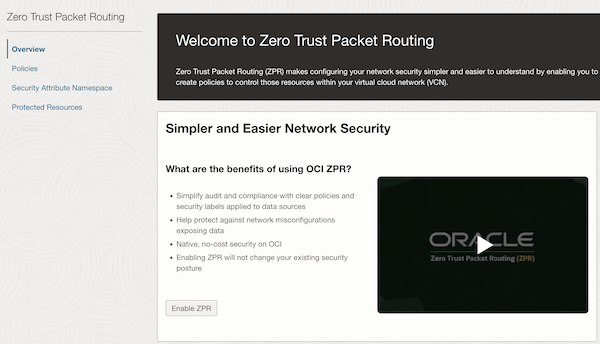

Tarefa 2: Ativar o OCI Zero Trust Packet Routing

Se esta for a primeira vez que você usou o OCI Zero Trust Packet Routing em sua tenancy, ele precisará ser ativado.

-

Faça log-in na Console do OCI como um usuário com permissões adequadas para gerenciar recursos do OCI Zero Trust Packet Routing e os outros recursos usados neste tutorial.

-

Vá para Identidade e Segurança e clique em Roteamento do Pacote de Confiança Zero.

-

Clique em Ativar ZPR, o botão ficará acinzentado e os menus OCI Zero Trust Packet Routing ficarão acessíveis.

Tarefa 3: Configurar os Atributos de Segurança de Roteamento do Pacote de Confiança Zero do OCI

Para configurar o OCI Zero Trust Packet Routing, precisamos configurar os atributos de segurança que serão usados em suas políticas de OCI Zero Trust Packet Routing.

Nesta tarefa, criaremos três novos atributos de segurança representando a rede, os bancos de dados e os aplicativos. Criaremos valores predefinidos para esses atributos de segurança.

-

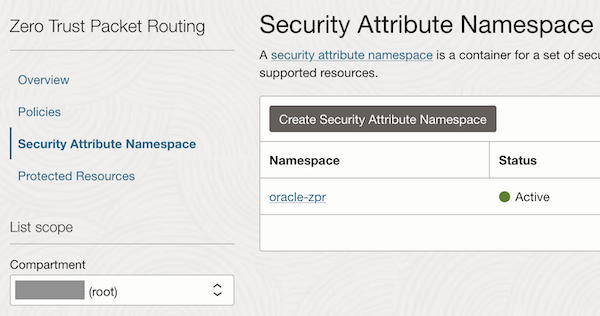

Vá para Roteamento do Pacote de Confiança Zero e clique em Namespace do Atributo de Segurança.

-

Em Escopo da lista, selecione o Compartimento

root. Seremos apresentados aooracle-zprNamespace predefinido.

-

Clique em

oracle-zpr, você verá o atributo de segurançasensitivitypredefinido. Não usaremos o atributo neste tutorial. -

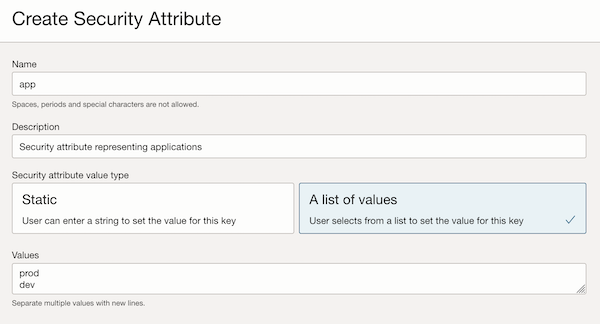

Selecione Criar Atributo de Segurança para criar um novo atributo de segurança.

-

Em Criar Atributo de Segurança, digite as informações a seguir.

- Nome: Informe

app. - Description: Digite

Security attribute representing applications. - Tipo de valor do atributo de segurança: Selecione Uma lista de valores.

- Valores: Digite

prodedev(em linhas separadas).

- Nome: Informe

-

Clique em Criar para criar o novo atributo.

-

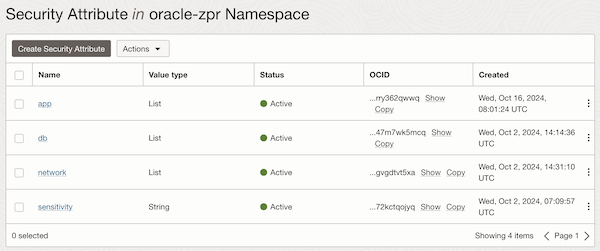

Repita as etapas 5 e 6 para criar mais dois atributos de segurança.

-

Crie um atributo de segurança para bancos de dados usando as seguintes informações:

- Nome: Digite

db. - Description: Digite

Security attribute representing databases. - Tipo de valor do atributo de segurança: Selecione Uma lista de valores.

- Valores: Digite

prodedev(em linhas separadas).

- Nome: Digite

-

Crie um atributo de segurança para redes usando as seguintes informações:

- Nome: digite

network. - Description: Digite

Security attribute representing networks. - Tipo de valor do atributo de segurança: Selecione Uma lista de valores.

- Valores: Digite

prodedev(em linhas separadas).

- Nome: digite

Uma vez concluído, você deverá ver sua lista de atributos de segurança, incluindo o atributo

sensitivitypredefinido.

-

Tarefa 4: Criar Políticas de Roteamento do OCI Zero Trust Packet

Definimos os atributos de segurança, agora precisamos criar as políticas para controlar o fluxo de informações pela rede.

Para esse caso de uso, precisamos de uma política que permita ao aplicativo de produção se comunicar com o banco de dados de produção. Nesta tarefa, configuraremos a política OCI Zero Trust Packet Routing para conseguir isso.

-

Vá para a Console do OCI, navegue até Identidade e Segurança, Roteamento do Pacote de Confiança Zero e clique em Políticas.

-

Clique em Criar política para criar uma nova política de OCI Zero Trust Packet Routing.

-

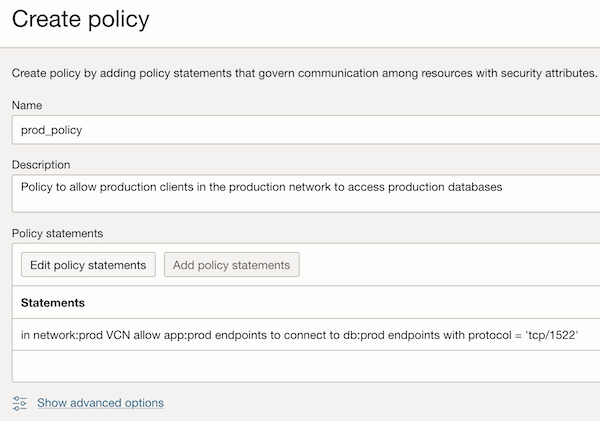

Especifique as informações a seguir e clique em Adicionar instruções de política para adicionar uma instrução de política à sua política.

- Nome: Informe

prod_policy. - Description: Digite

Policy to allow production clients in the production network to access production databases.

- Nome: Informe

-

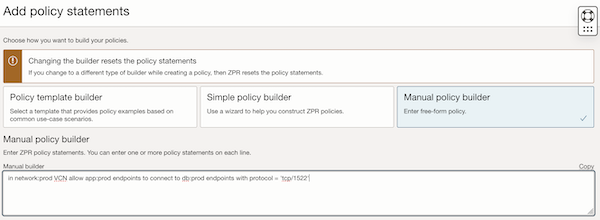

Examine as três opções para criar instruções de política, selecione Criador de política manual, informe a instrução de política a seguir e clique em Adicionar para salvar a instrução de política.

- Instruções de política: Digite

in network:prod VCN allow app:prod endpoints to connect to db:prod endpoints with protocol = 'tcp/1522'.

Observação: A declaração de política é fácil de entender, mesmo sem uma explicação. No entanto, para maior clareza, você está dizendo ao OCI Zero Trust Packet Routing que deseja que todos os recursos que tenham o atributo de segurança

app:proddesignado a eles possam conversar com quaisquer recursos que tenham o atributo de segurançadb:proddesignado a eles, dentro da VCNnetwork:prodsobre o protocolo TCP 1522.

Sua política concluída deve ser semelhante a:

- Instruções de política: Digite

-

Clique em Criar política para concluir a criação do

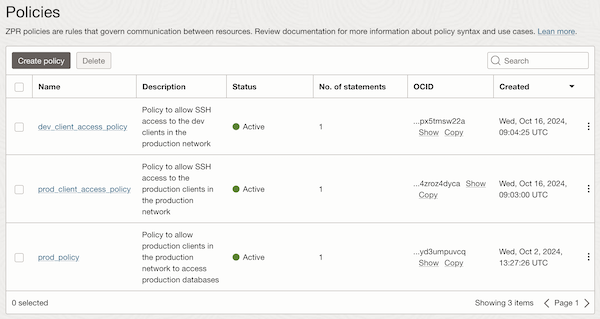

prod_policy.Observação: Depois que você designar atributos de segurança aos seus recursos, a política de Roteamento de Pacote Confiável Zero do OCI será aplicada e somente o tráfego que corresponder a uma política de Roteamento de Pacote Confiável Zero do OCI poderá transitar pela rede. Como você designará atributos de segurança às suas duas instâncias de computação, perderá o acesso SSH a essas instâncias de computação, já que não há política de Roteamento de Pacote Confiável Zero do OCI para permitir o acesso SSH aos seus clientes. Portanto, você precisa corrigir isso criando duas políticas adicionais.

-

Repita a etapa 2 a 5 para criar duas políticas adicionais de OCI Zero Trust Packet Routing, para permitir que você se conecte às suas instâncias de computação por meio de SSH.

-

Política para permitir o acesso SSH a client-prod:

- Nome: Informe

prod_client_access_policy. - Description: Digite

Policy to allow SSH access to the production clients in the production network. - Instruções de política: Digite

in network:prod VCN allow 'x.x.x.x/32' to connect to app:prod endpoints with protocol='tcp/22'.

- Nome: Informe

-

Política para permitir o acesso SSH ao client-dev:

- Nome: Informe

dev_client_access_policy. - Description: Digite

Policy to allow dev clients in the production network to access production databases. - Instruções de política: Digite

in network:prod VCN allow 'x.x.x.x/32' to connect to app:dev endpoints with protocol='tcp/22'.

Observação:

-

Substitua

x.x.x.xpelo seu endereço IP. -

Em um cenário de produção, o acesso aos clientes geralmente será por meio de um host do OCI Bastion. No entanto, para manter este tutorial simples, o acesso é direto. Portanto, o endereço IP externo da máquina de origem que se conecta aos clientes por meio de SSH precisa ser incluído.

- Nome: Informe

Suas políticas concluídas devem ter uma aparência:

-

Tarefa 5: Atribuir Atributos de Segurança aos seus Recursos

Nesta tarefa, para configurar o OCI Zero Trust Packet Routing, designaremos os atributos de segurança aos recursos necessários.

Associaremos um atributo de segurança db ao seu banco de dados, um atributo de segurança app aos seus dois clientes e um atributo de segurança network à sua VCN.

Observação: Ao designar atributos de segurança, isso pode ser feito nas telas Roteamento do Pacote Confiável Zero do OCI ou nos recursos individuais. Este tutorial mostrará os dois métodos.

-

Atribua o atributo de segurança ao banco de dados.

-

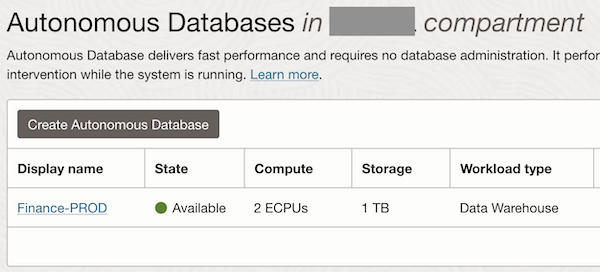

Vá para a Console do OCI, navegue até Oracle Database e Autonomous Database.

Observação: Certifique-se de que você esteja no compartimento no qual criou seu banco de dados, você deverá vê-lo listado.

-

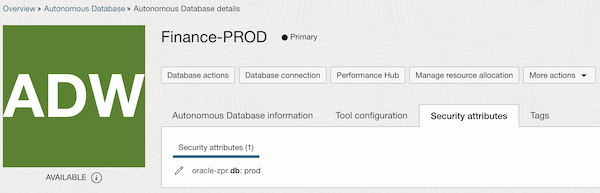

Selecione seu banco de dados (por exemplo,

Finance-PROD) na lista de bancos de dados disponíveis. -

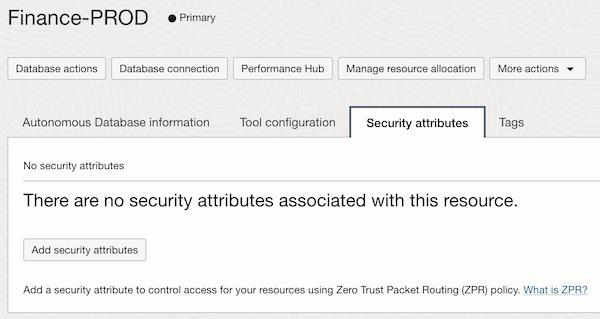

Clique em Atributos de segurança. Você verá que ele está vazio no momento sem nenhum atributo de segurança atribuído.

-

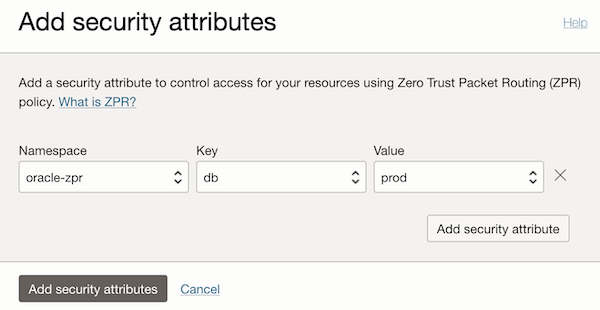

Clique em Adicionar atributos de segurança e especifique as informações a seguir.

- Namespace: Selecione

oracle-zpr. - Chave: Selecione

db. - Valor: Selecione

prod.

- Namespace: Selecione

-

Clique em Adicionar atributos de segurança para designar o atributo de segurança ao banco de dados. O banco de dados será atualizado e o atributo será atribuído.

-

-

Designe os atributos de segurança às instâncias de computação.

-

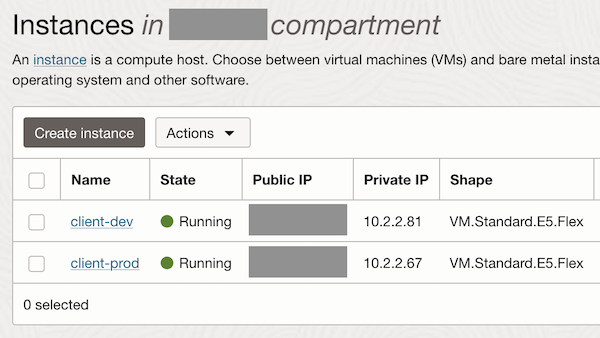

Vá para a Console do OCI, navegue até Compute e Instances.

Observação: Certifique-se de que você esteja no compartimento no qual criou suas instâncias de computação, você deverá vê-las listadas.

-

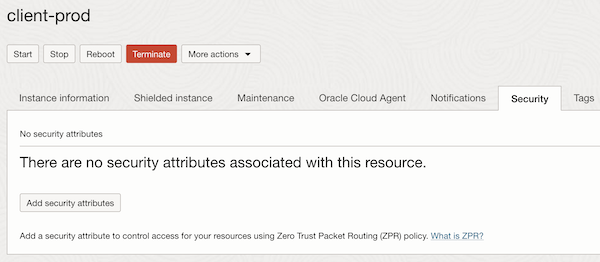

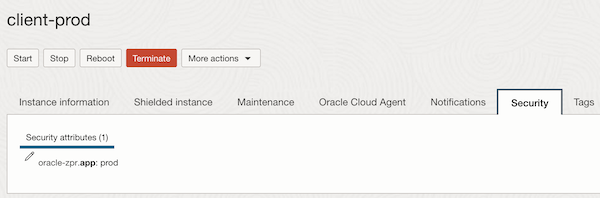

Selecione sua instância client-prod na lista de instâncias disponíveis.

-

Clique em Segurança. Está vazio, pois nenhum atributo de segurança foi designado à instância ainda.

-

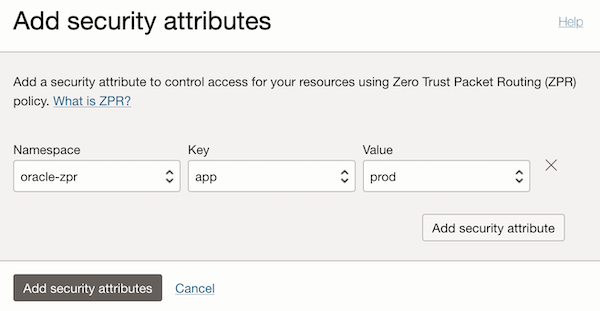

Clique em Adicionar atributos de segurança e especifique as informações a seguir.

- Namespace: Digite

oracle-zpr. - Chave: Informe

app. - Valor: Digite

prod.

- Namespace: Digite

-

Clique em Adicionar atributos de segurança para designar o atributo de segurança ao banco de dados. A instância de computação será atualizada e o atributo será designado.

-

Vá para a Console do OCI, navegue até Compute e Instances.

-

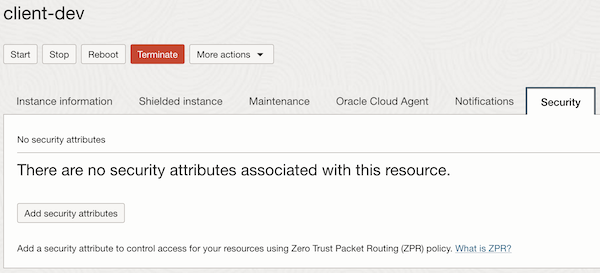

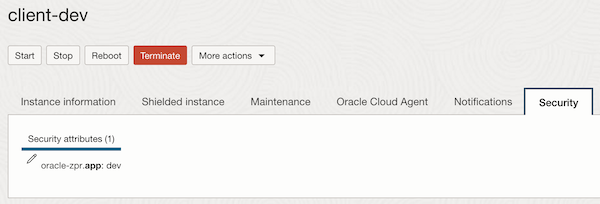

Selecione sua instância client-dev na lista de instâncias disponíveis.

-

Clique em Segurança.

-

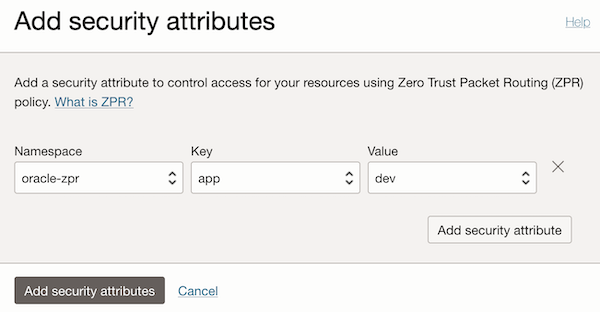

Clique em Adicionar atributos de segurança e especifique as informações a seguir.

- Namespace: Selecione

oracle-zpr. - Chave: Selecione

app. - Valor: Selecione

dev.

- Namespace: Selecione

-

Clique em Adicionar atributos de segurança para designar o atributo de segurança ao banco de dados. A instância de computação será atualizada e o atributo será designado.

-

-

Designe os atributos de segurança à VCN.

-

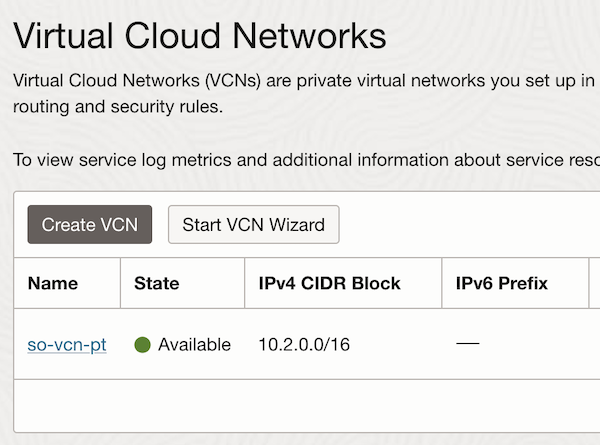

Vá para a Console do OCI, navegue até Rede e Redes Virtuais na Nuvem.

Observação: Certifique-se de que você esteja no compartimento no qual criou sua VCN, você deverá vê-la listada.

-

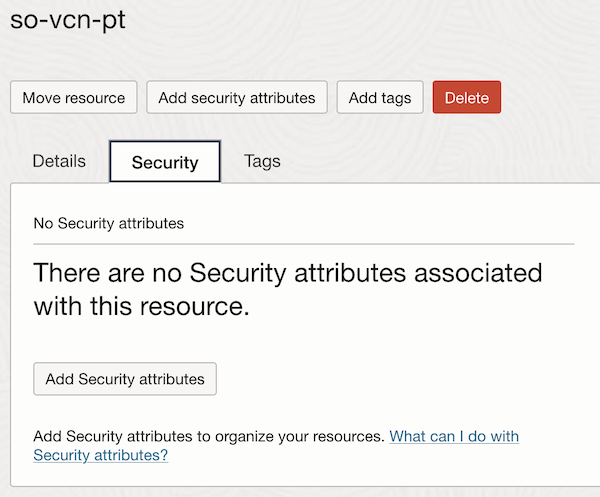

Selecione sua VCN so-vcn-pt na lista de VCNs disponíveis.

-

Clique em Segurança.

Observação: Para designar esse atributo de segurança, você o designará por meio do menu OCI Zero Trust Packet Routing, e não pelo recurso. Isso mostra as duas maneiras diferentes de atribuir atributos de segurança do OCI Zero Trust Packet Routing.

-

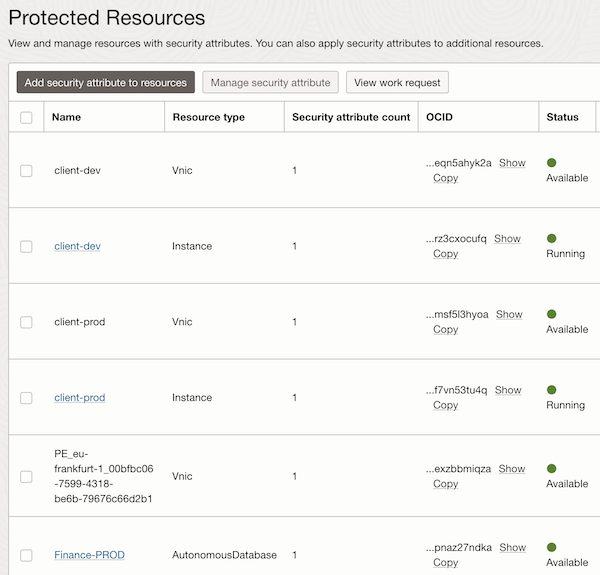

Vá para a Console do OCI, navegue até Identidade e Segurança, Roteamento do Pacote de Confiança Zero e clique em Recursos Protegidos.

Você verá a lista existente de recursos que foram protegidos, por exemplo, com atributos de segurança designados a eles.

-

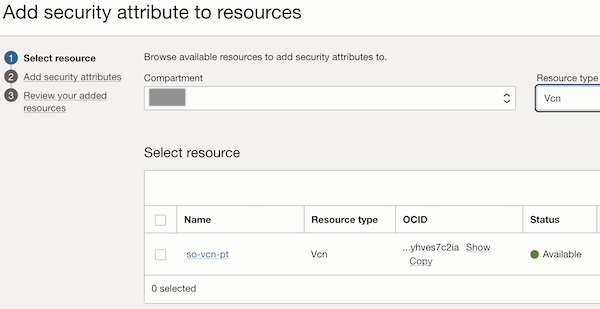

Clique em Adicionar atributo de segurança aos recursos.

-

Para filtrar a lista, selecione o Compartimento no qual você criou sua VCN e o Tipo de Recurso como

Vcn.

-

Selecione sua VCN (so-vcn-pt) e clique em Próximo.

-

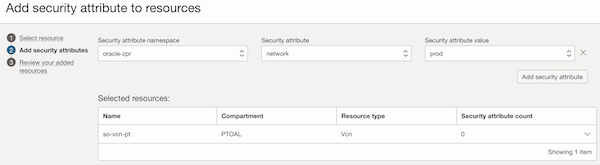

Digite as seguintes informações.

- Namespace do atributo de segurança: Selecione

oracle-zpr. - Atributo de segurança: Selecione

network. - Valor do atributo de segurança: Selecione

prod.

- Namespace do atributo de segurança: Selecione

-

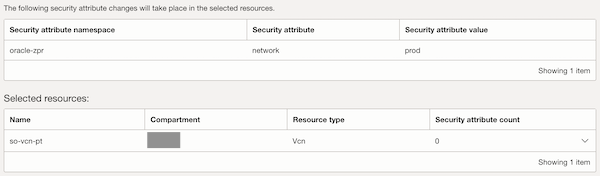

Clique em Próximo e revise o resumo.

-

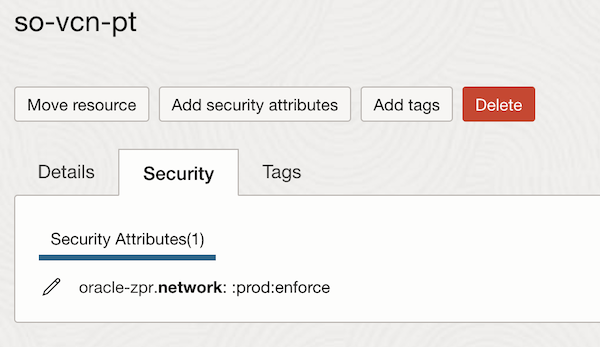

Clique em Submeter e Fechar para sair da Solicitação de Serviço. Após alguns minutos, a solicitação de serviço será concluída e a VCN aparecerá nos Recursos Protegidos. Também podemos fazer check-in da VCN para garantir que o atributo de segurança tenha sido designado.

-

Repita as etapas de 1 a 3 para ver o atributo de segurança designado à sua VCN.

-

Tarefa 6: Testando a Política

Agora, a configuração do OCI Zero Trust Packet Routing foi concluída, a tarefa final é testar a política. Neste tutorial, temos dois casos de teste.

-

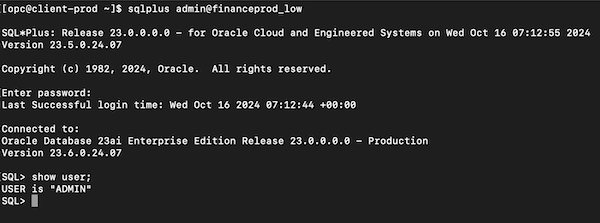

O primeiro caso de teste é garantir que client-prod ainda possa acessar o banco de dados financeprod.

-

Conecte-se à sua instância de computação client-prod usando SSH como o usuário

opc.Sua política de Roteamento do Pacote de Confiança Zero do OCI está permitindo essa conexão da sua máquina local e, portanto, sua conexão SSH deve ser bem-sucedida.

-

Execute o comando

sqlpluspara estabelecer conexão com o seu banco de dados autônomo.Sua política de Roteamento do OCI Zero Trust Packet está permitindo essa conexão do seu cliente de produção (client-prod) com seu banco de dados de produção (financeprod) e, portanto, você deverá estabelecer conexão com seu banco de dados com sucesso e ser capaz de executar o comando

show user;.

-

-

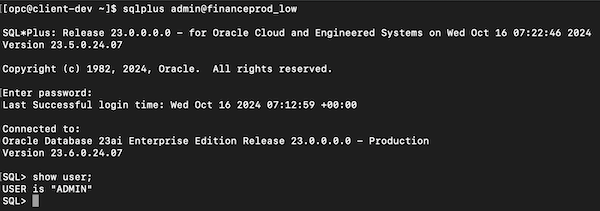

O segundo caso de teste é garantir que client-dev não possa mais acessar o banco de dados financeprod.

-

Conecte-se à sua instância de computação client-dev usando SSH como o usuário

opc.Sua política de Roteamento do Pacote de Confiança Zero está permitindo essa conexão da sua máquina local e, portanto, sua conexão SSH deve ser bem-sucedida.

-

Execute o comando

sqlpluspara estabelecer conexão com o seu banco de dados autônomo.Como não há política de Roteamento do Pacote Confiável Zero do OCI que permita essa conexão do cliente de desenvolvimento (client-dev) com o banco de dados de produção (financeprod), a conexão será bloqueada.

-

Links Relacionados

Confirmações

- Autors - Paul Toal (CISO de Campo, Diretor Sênior)

Mais Recursos de Aprendizagem

Explore outros laboratórios em docs.oracle.com/learn ou acesse mais conteúdo de aprendizado gratuito no canal Oracle Learning YouTube. Além disso, visite education.oracle.com/learning-explorer para se tornar um Oracle Learning Explorer.

Para obter a documentação do produto, visite o Oracle Help Center.

Create and Configure Oracle Cloud Infrastructure Zero Trust Packet Routing

G17490-01

October 2024