Observação:

- Este tutorial requer acesso ao Oracle Cloud. Para se inscrever em uma conta gratuita, consulte Conceitos básicos do Oracle Cloud Infrastructure Free Tier.

- Ele usa valores de exemplo para credenciais, tenancy e compartimentos do Oracle Cloud Infrastructure. Ao concluir seu laboratório, substitua esses valores por valores específicos do seu ambiente de nuvem.

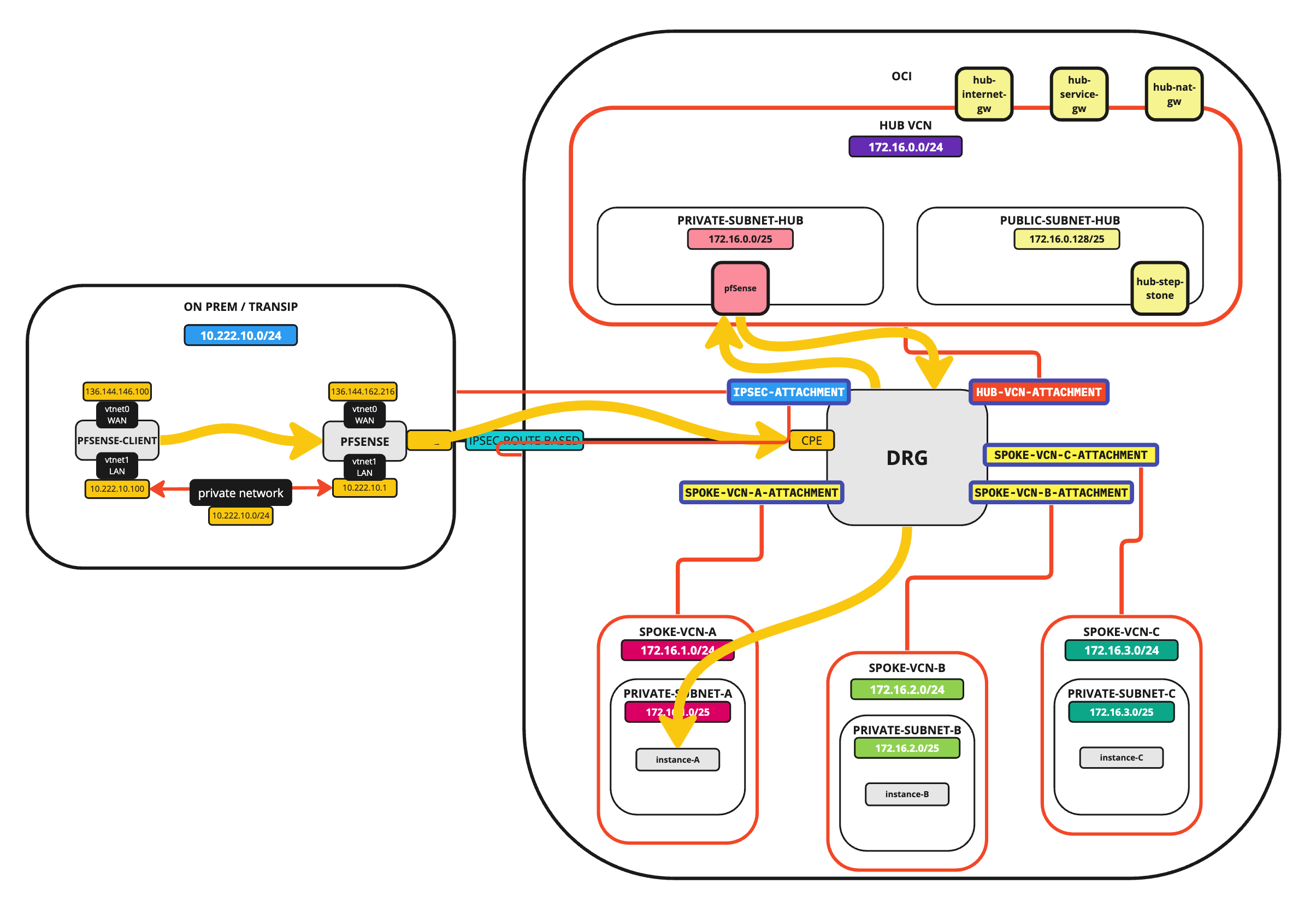

Estabelecer Conexão Local com o OCI usando uma IPSec VPN com Arquitetura de Roteamento de VCN Hub e Spoke

Introdução

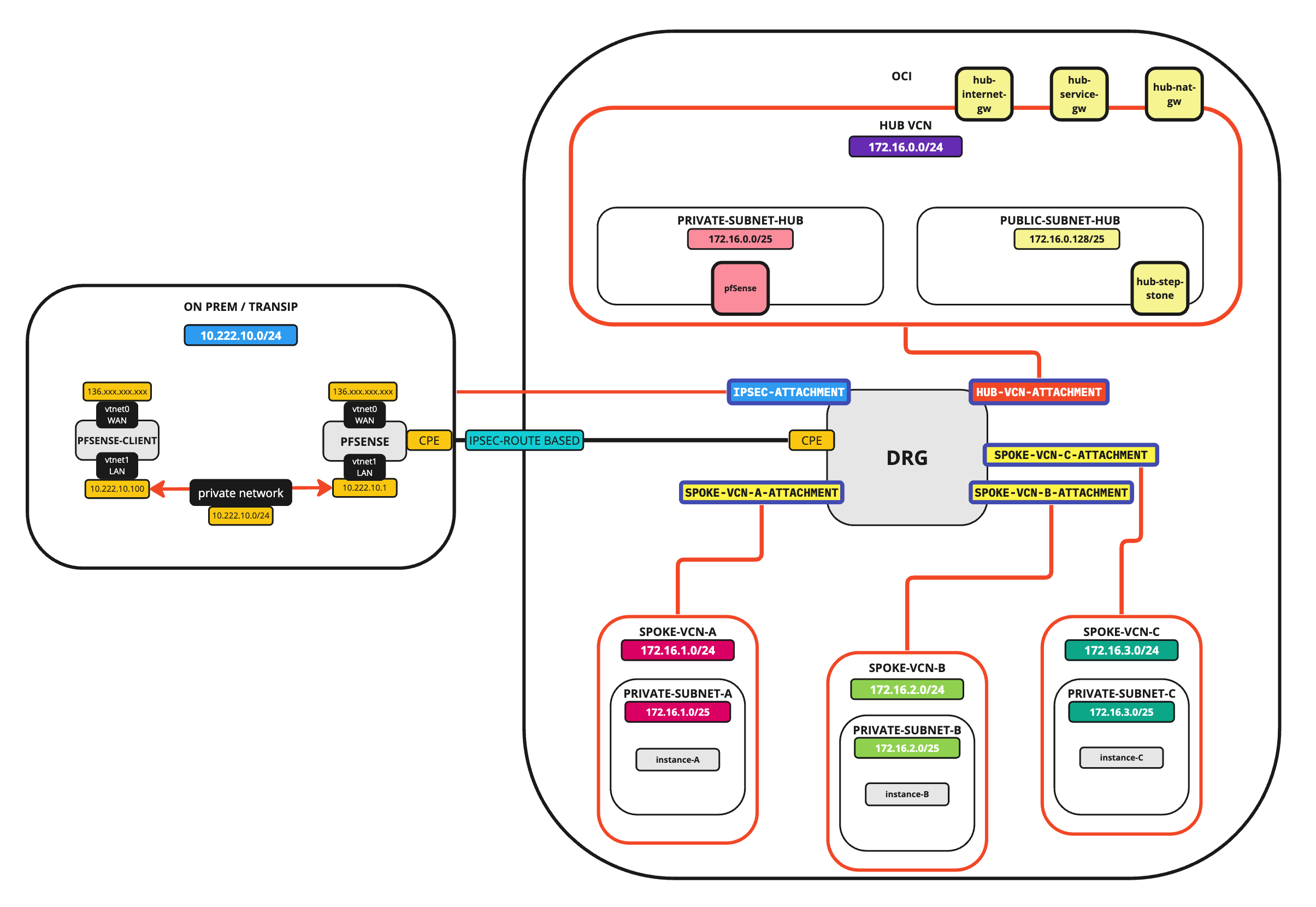

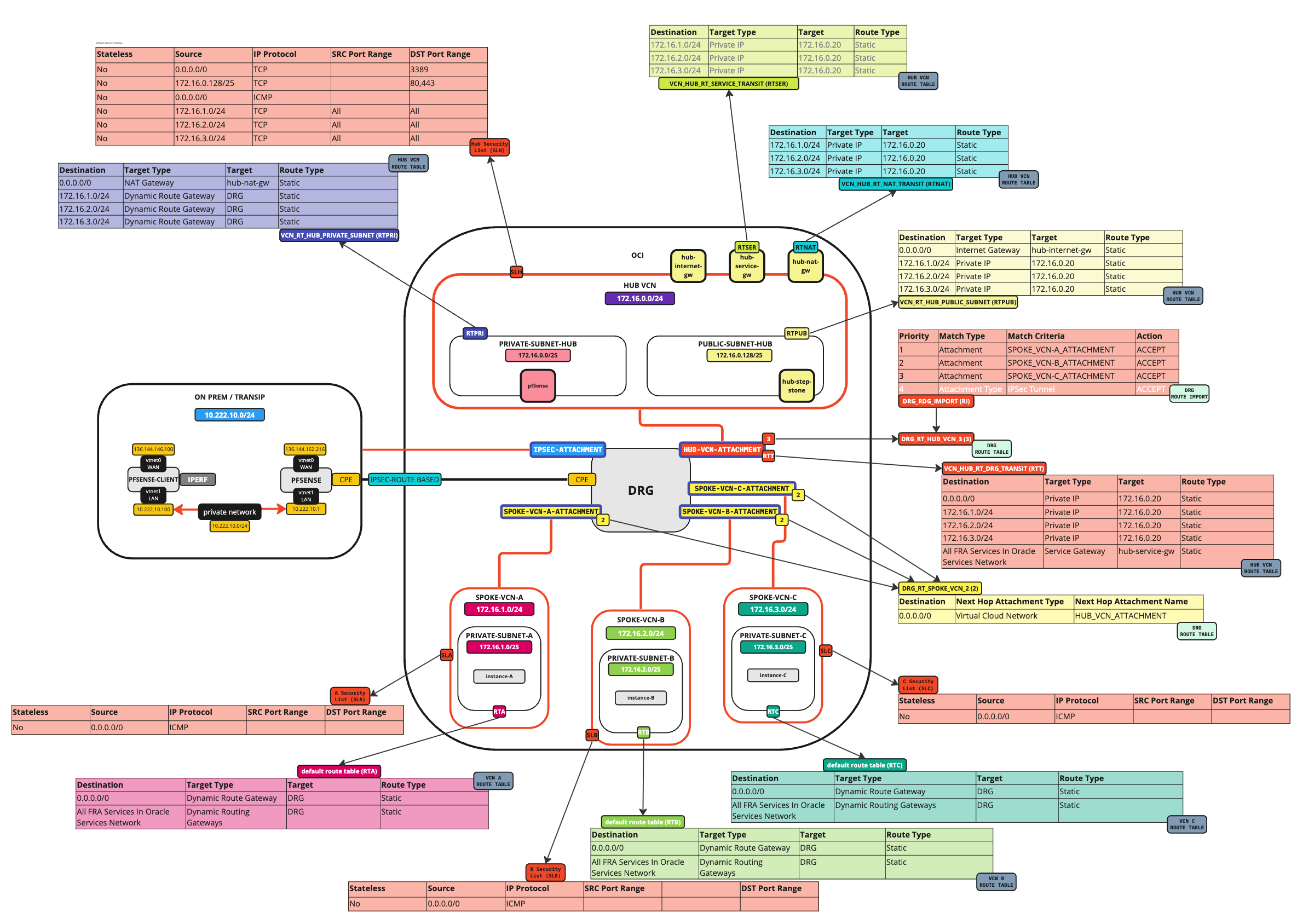

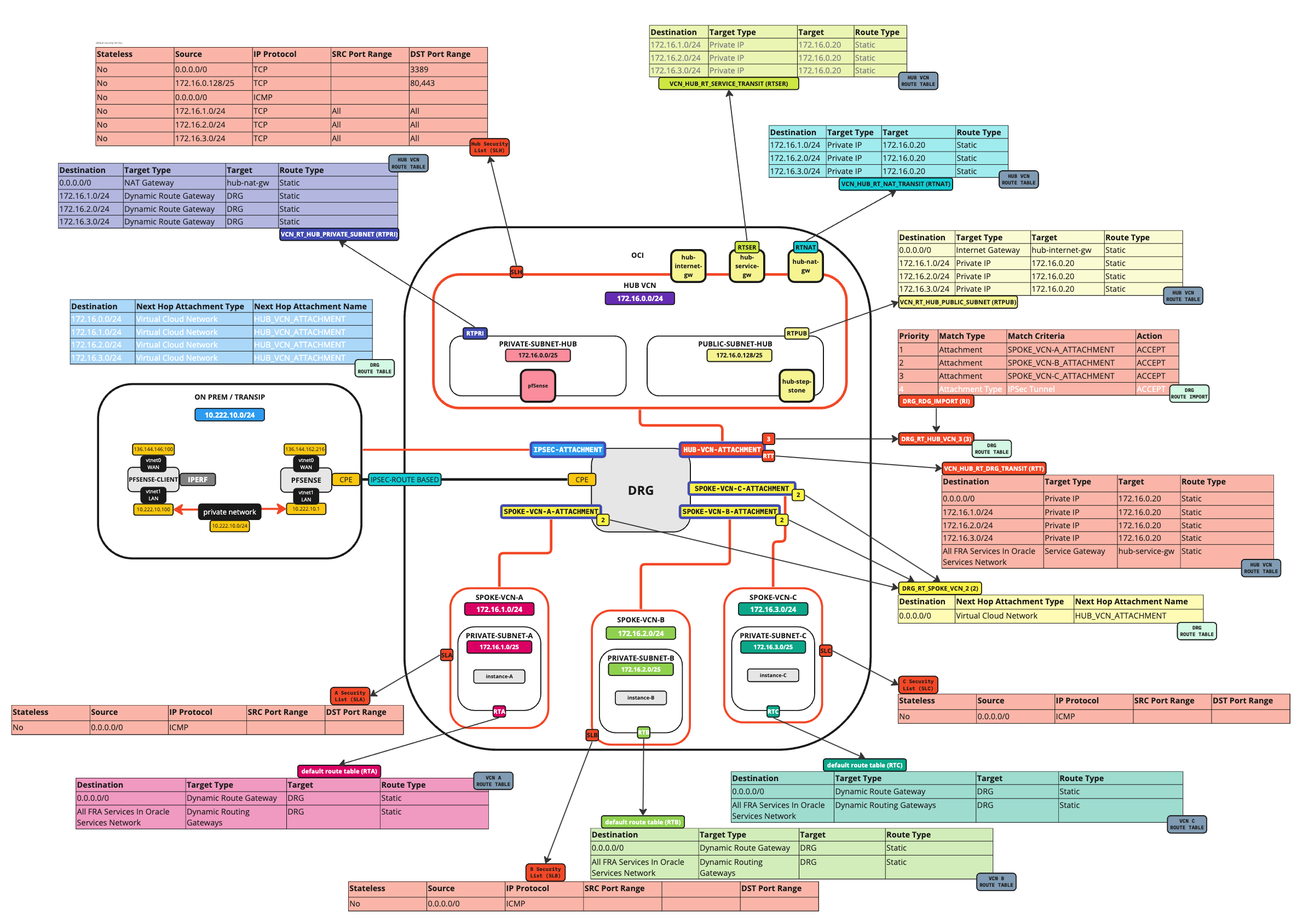

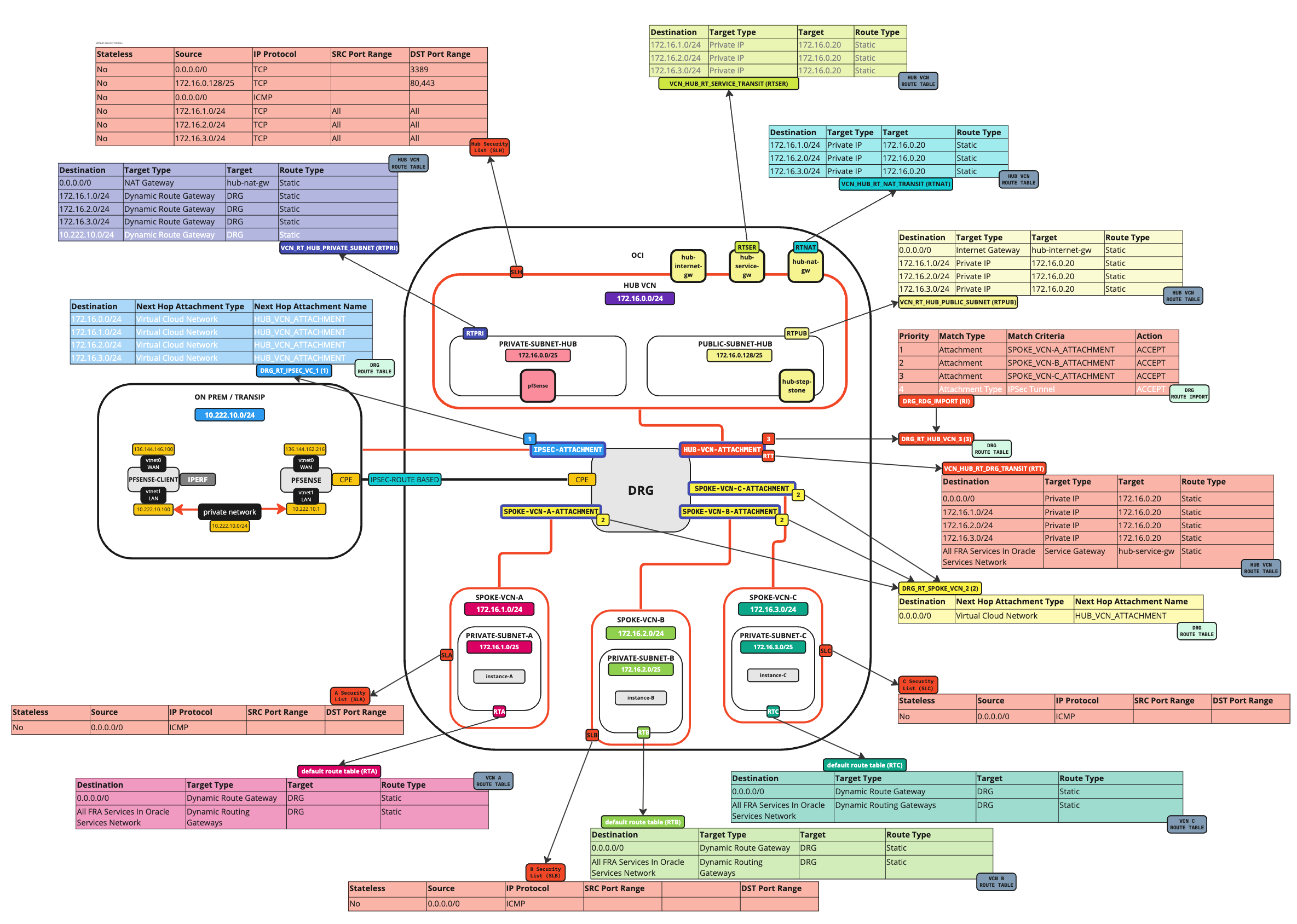

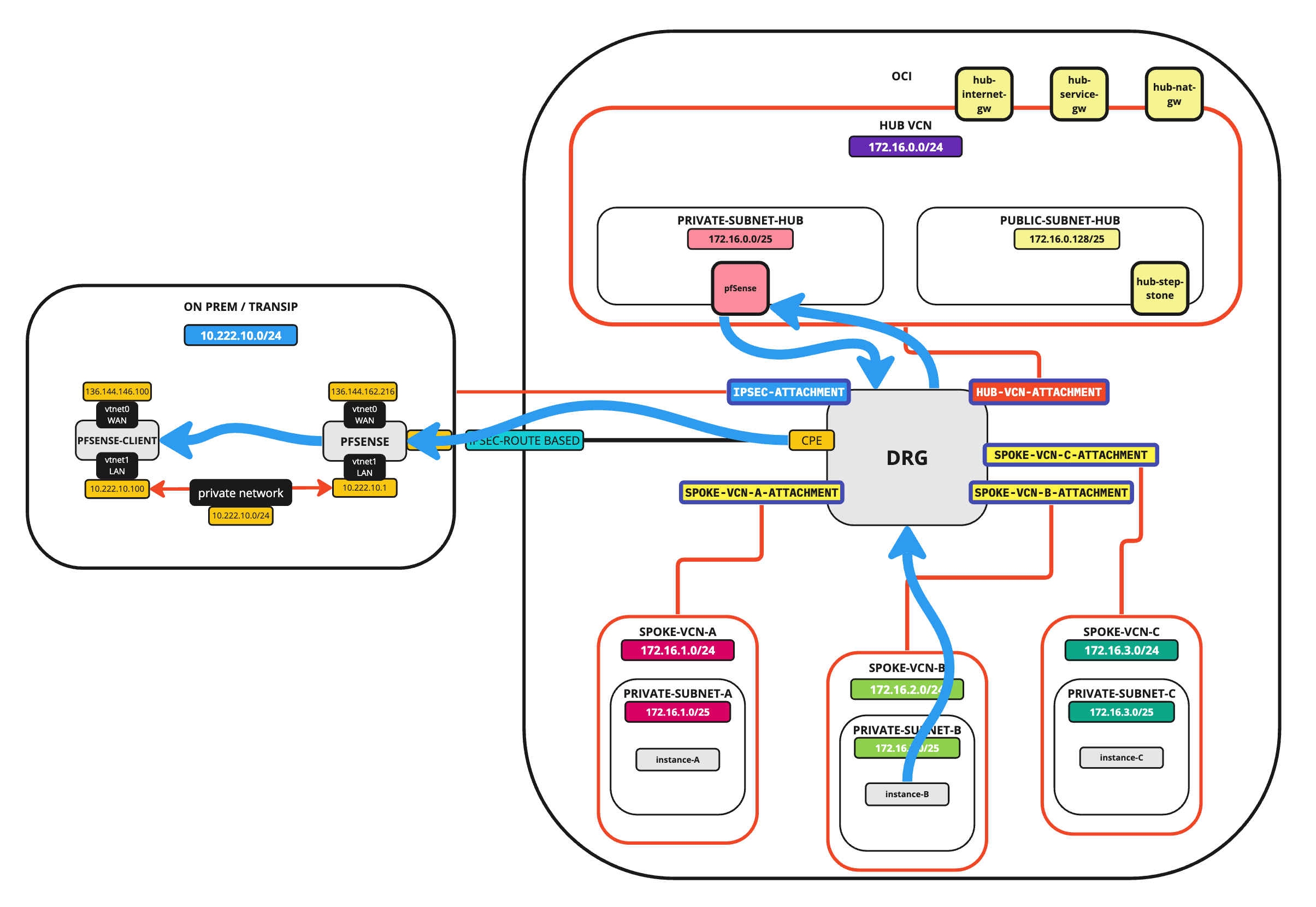

A Oracle Cloud Infrastructure (OCI) facilita a configuração da conectividade de VPN entre seu ambiente local e seu ambiente OCI. No entanto, eles podem criar algumas complexidades no roteamento ao usar uma topologia de hub e spoke na OCI. Neste tutorial, configuraremos uma conexão VPN de Segurança de Protocolo de Internet (IPSec) com o OCI e configuraremos o roteamento para garantir que o tráfego do ambiente local seja avaliado por políticas de firewall antes de estabelecer conexão com recursos no OCI.

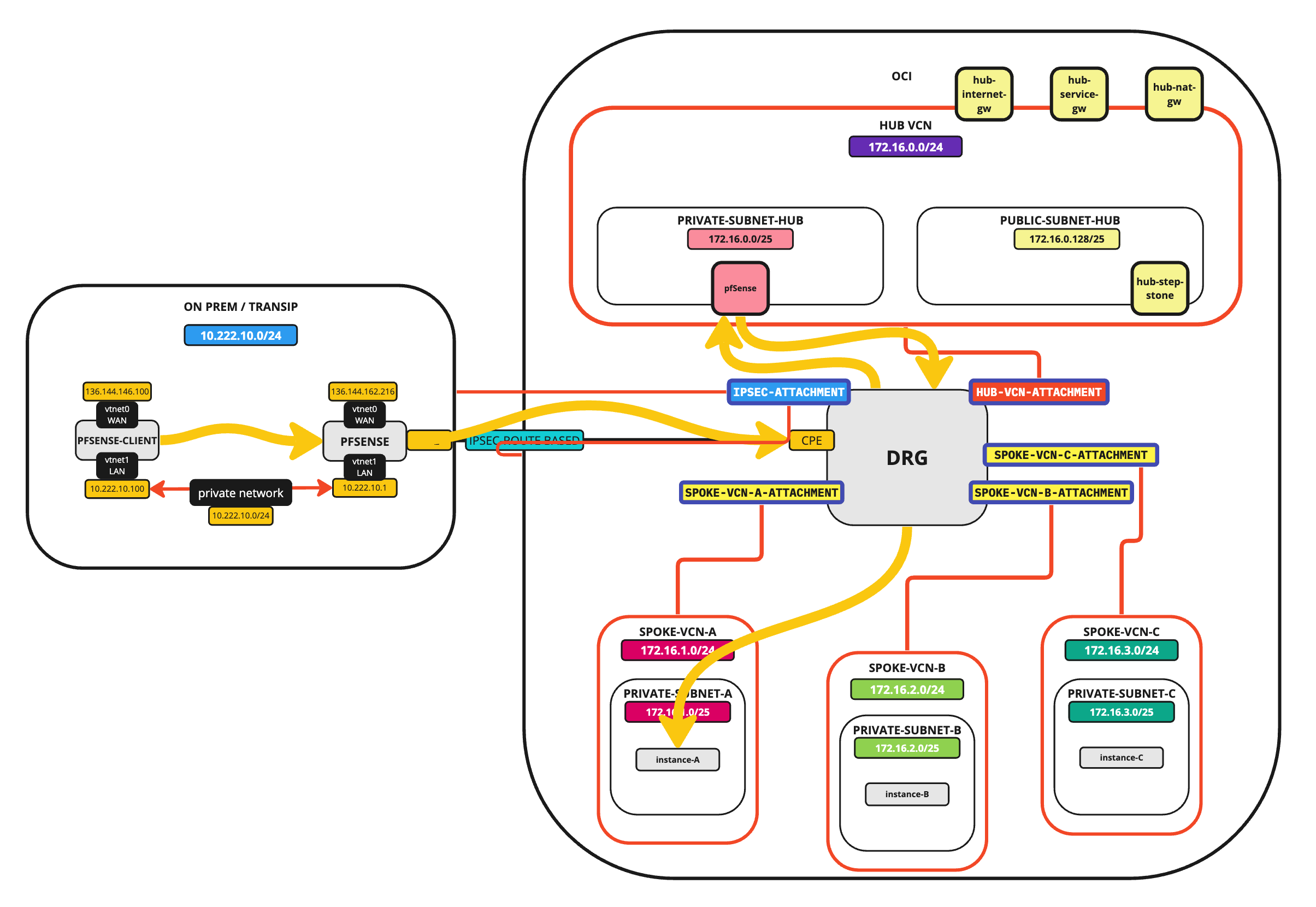

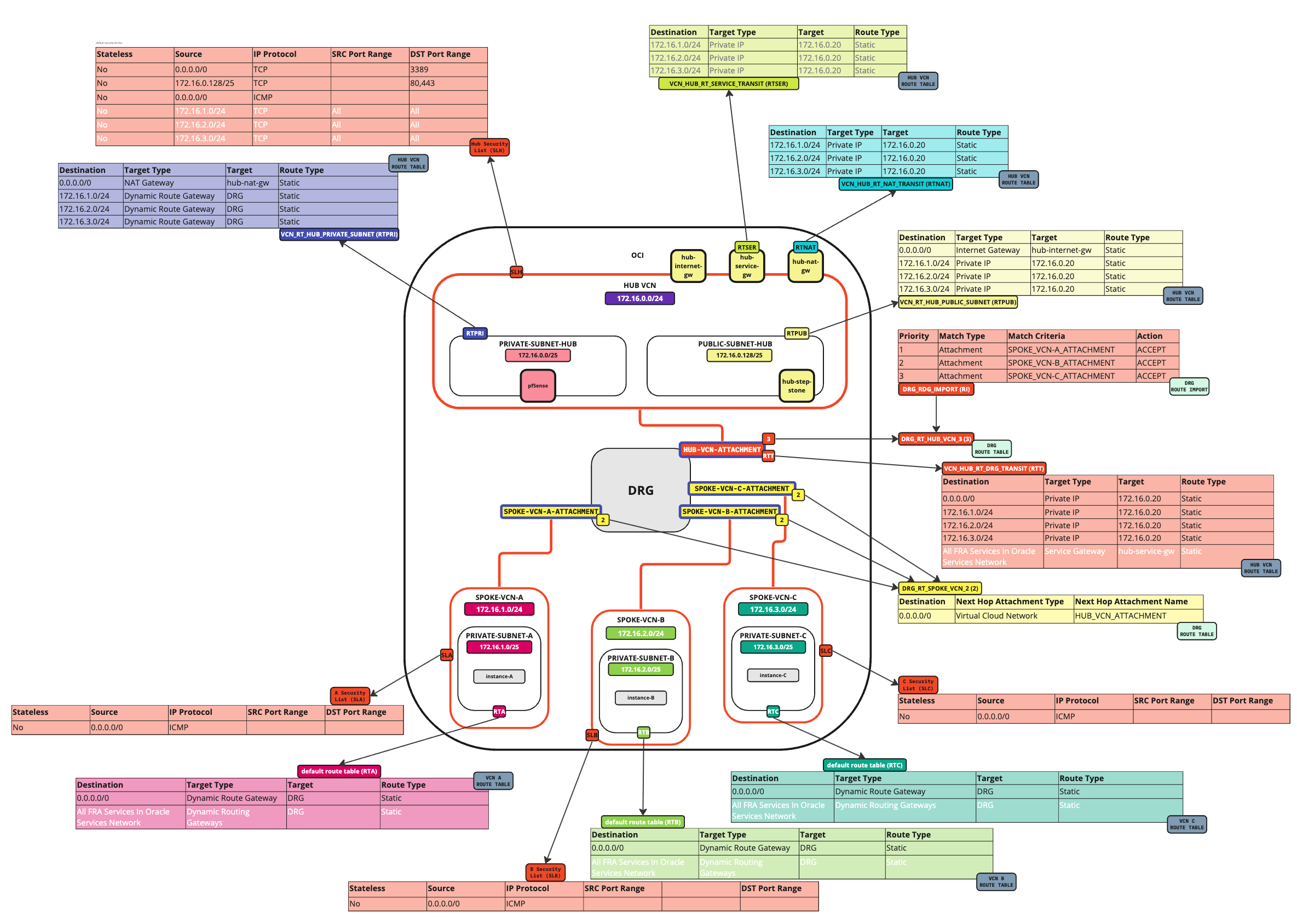

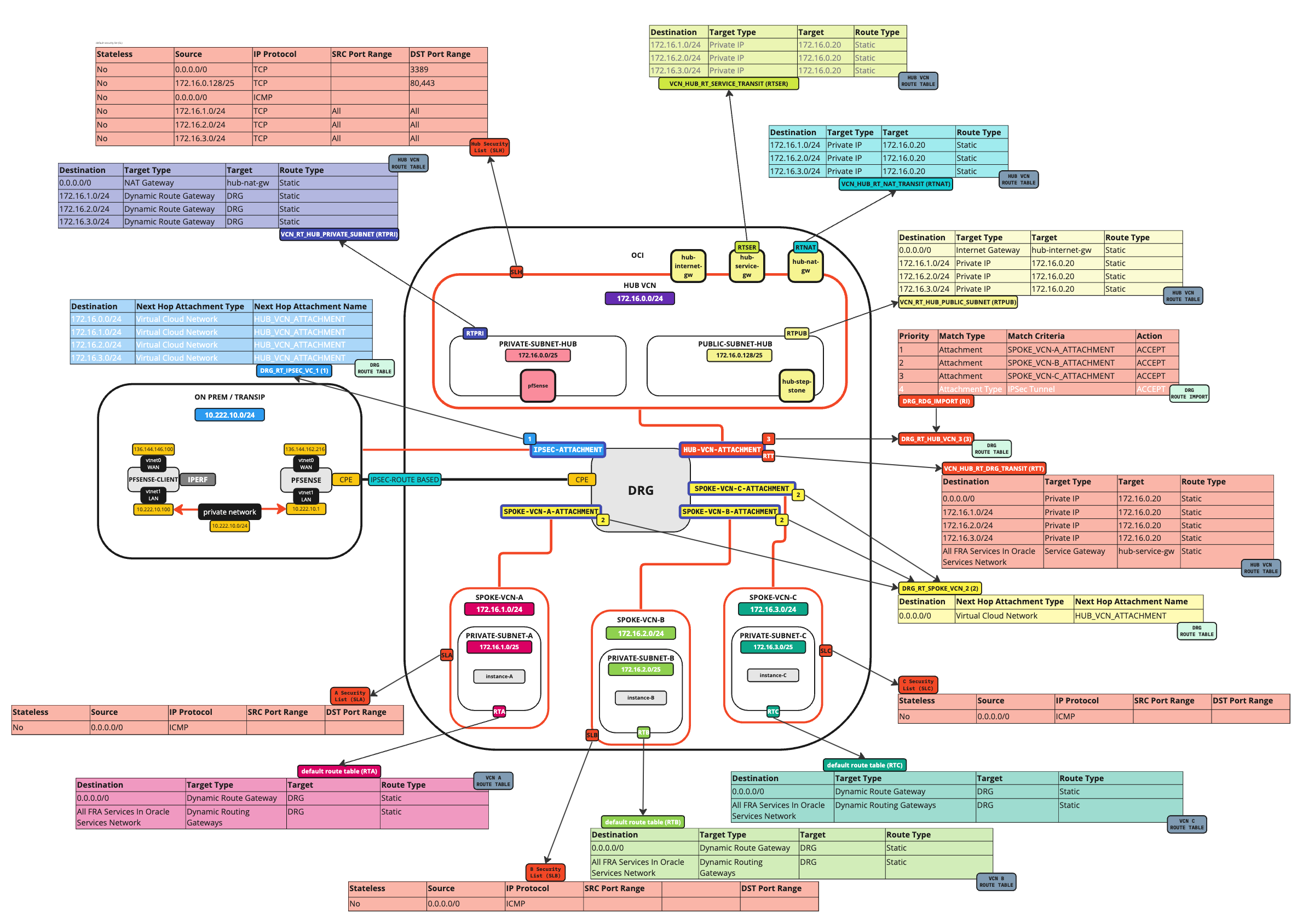

As imagens a seguir ilustram os fluxos de tráfego.

-

Local para Falar uma Conectividade

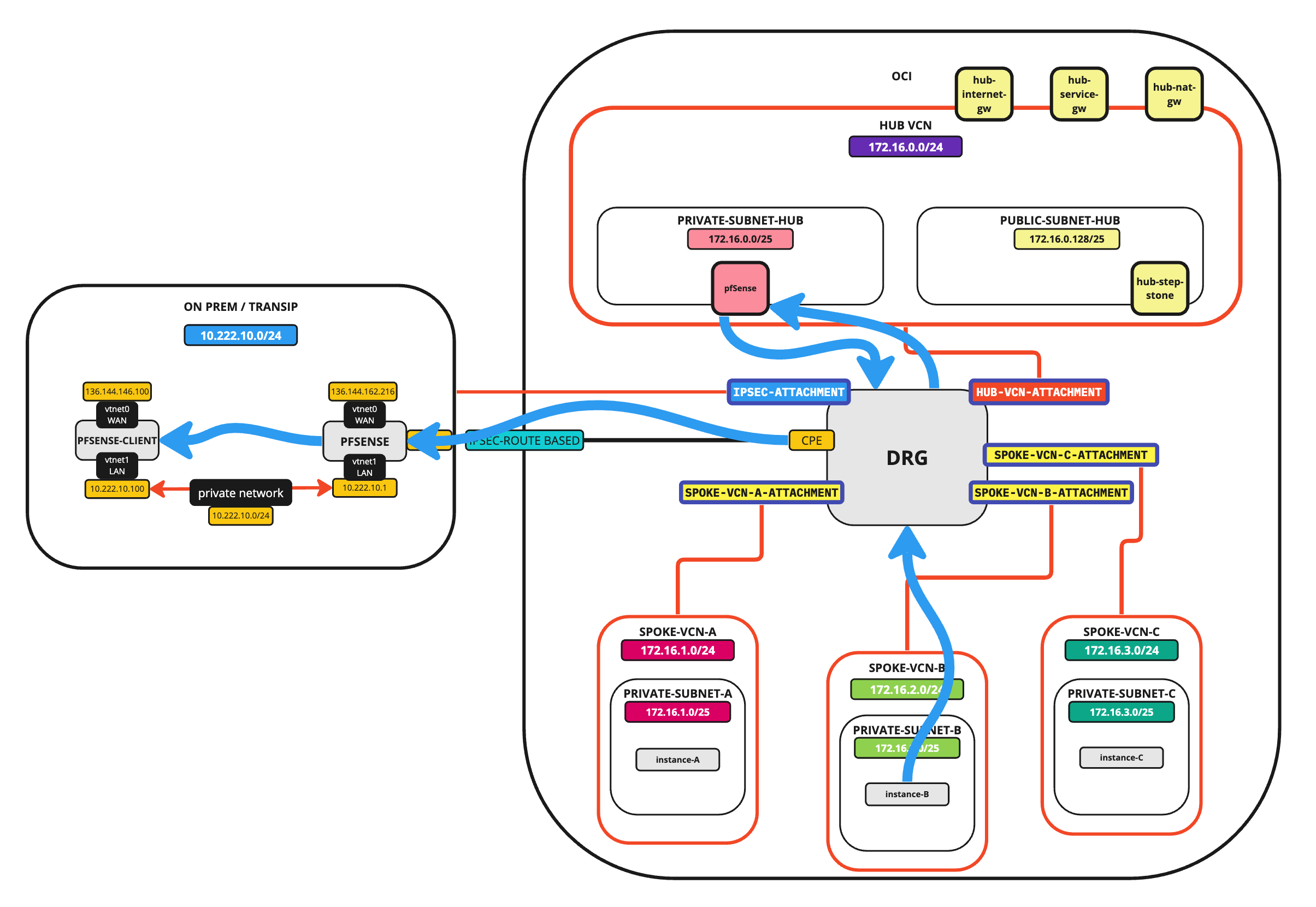

-

Conectividade Spoke B para Local

Objetivos

- Conecte um local local ao ambiente do OCI usando um túnel IPSec VPN. Como nosso ambiente OCI utiliza uma arquitetura de roteamento de hub e spoke, também configuraremos o roteamento necessário para garantir que o tráfego flua corretamente e verifique a conectividade por meio de testes de ping básicos.

Pré-requisitos

Conclua os seguintes tutoriais:

-

Implantar uma Instância do Windows no Oracle Cloud Infrastructure.

-

Rotear Hub e Roteamento da VCN Spoke com um Firewall pfSense na VCN do Hub.

Tarefa 1: Preparar o Ambiente Local

-

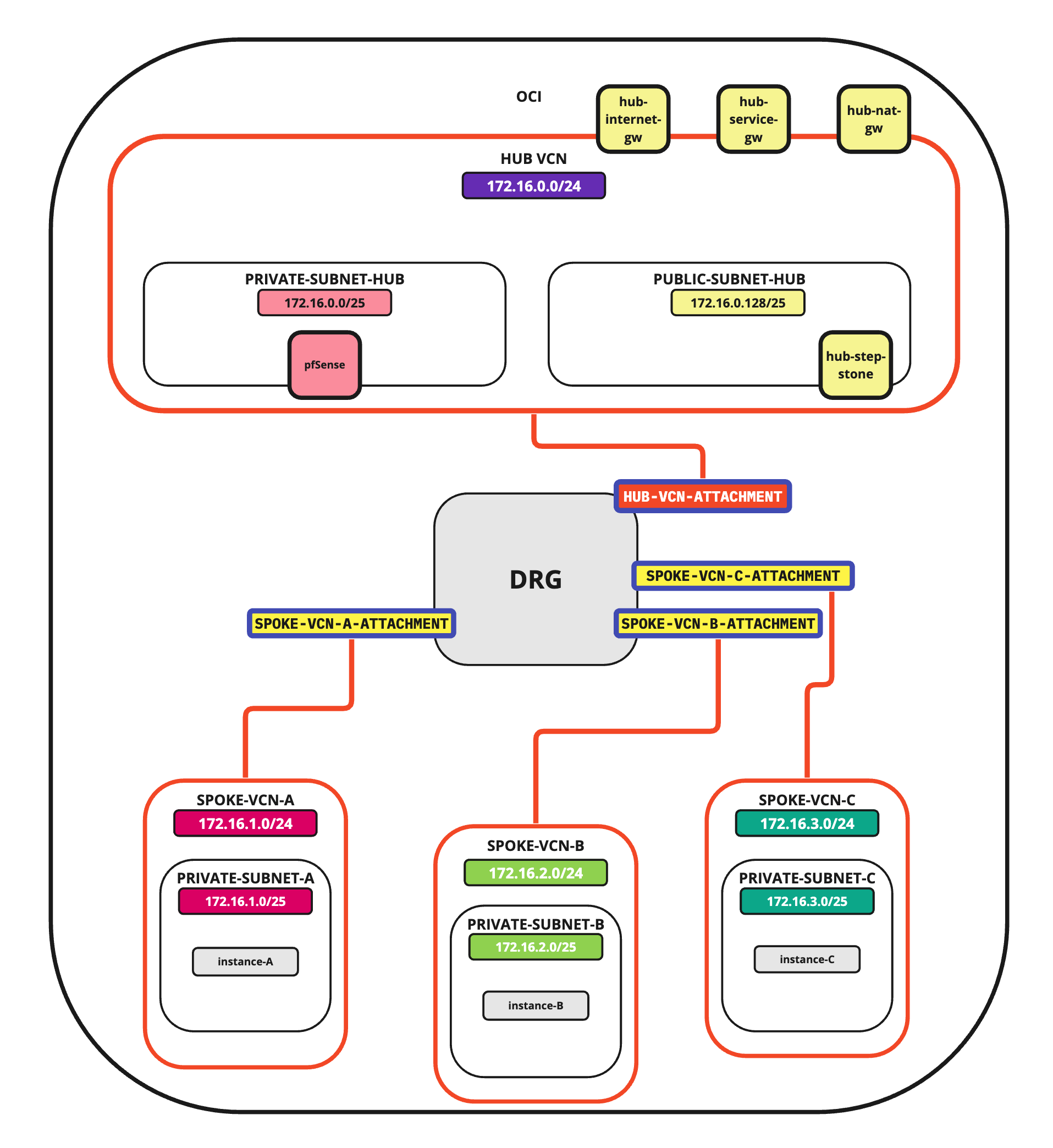

Topologia do OCI

Neste tutorial, a topologia do OCI é a topologia de roteamento da VCN hub e spoke. Para obter mais informações, consulte Route Hub e Spoke VCN com o Firewall pfSense na VCN do Hub.

A imagem a seguir ilustra a representação visual do ponto de partida.

-

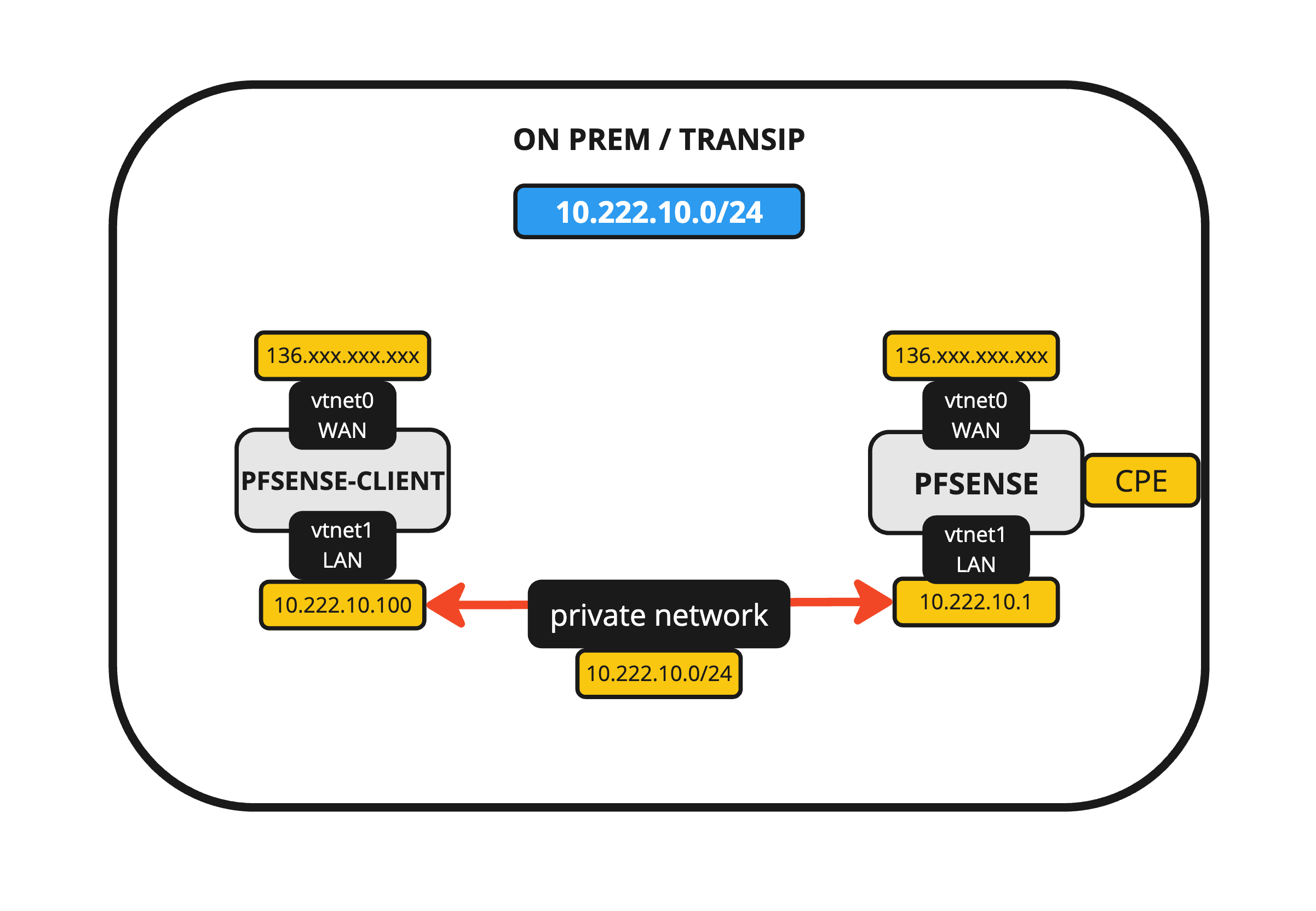

Topologia Local

Para simular um ambiente on-premises, criei uma configuração de amostra, criei duas instâncias VPS e instalei pfSense em cada uma.

Uma instância pfSense servirá como o ponto de encerramento do CPE (Customer-premises equipment) IPSec, enquanto a outra instância pfSense funcionará como o cliente interno.

A configuração deste ambiente não está no escopo deste tutorial.

-

Topologia Final do OCI e Local

Quando conectarmos o ambiente local com o ambiente OCI, a topologia terá esta aparência:

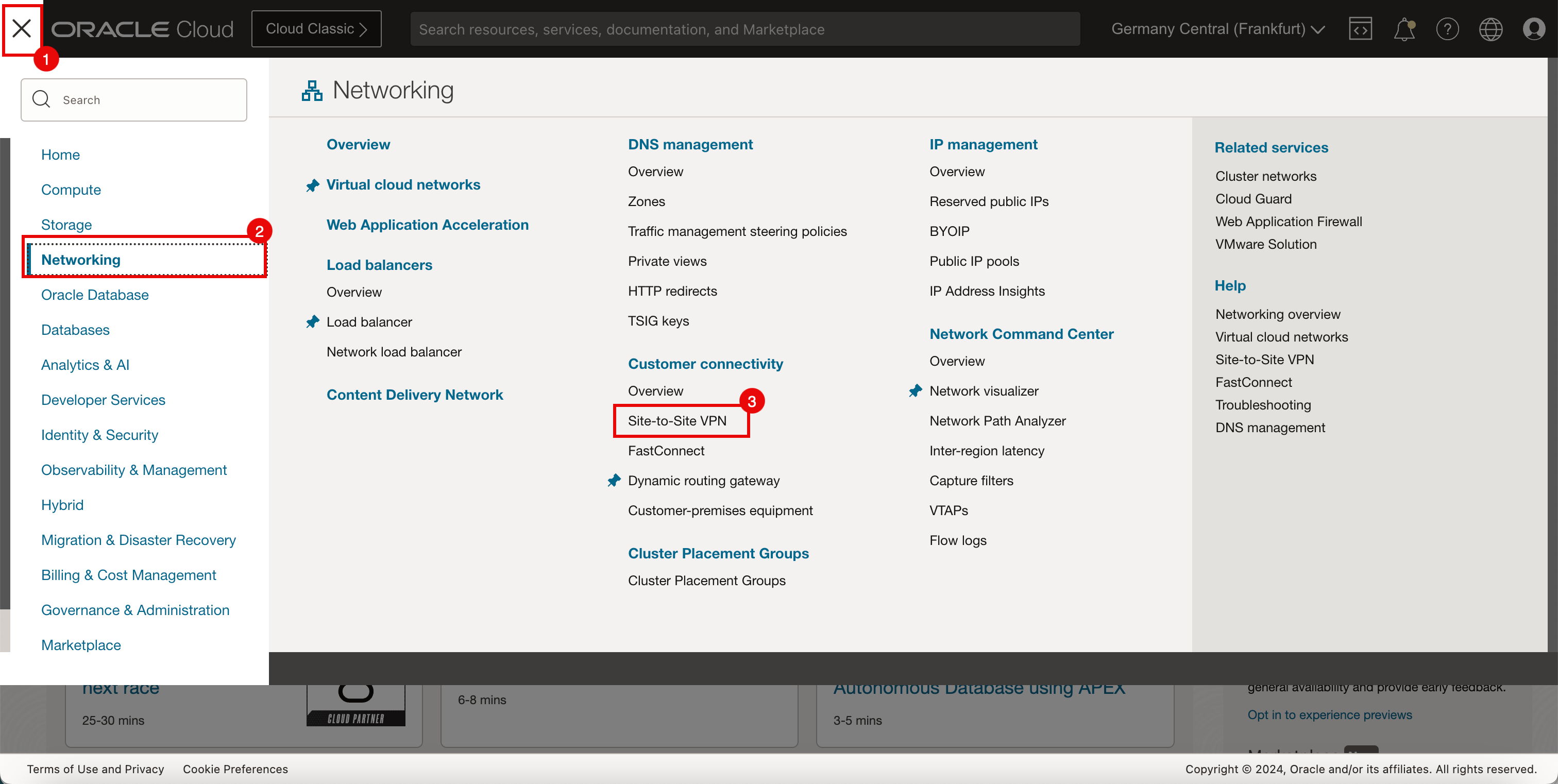

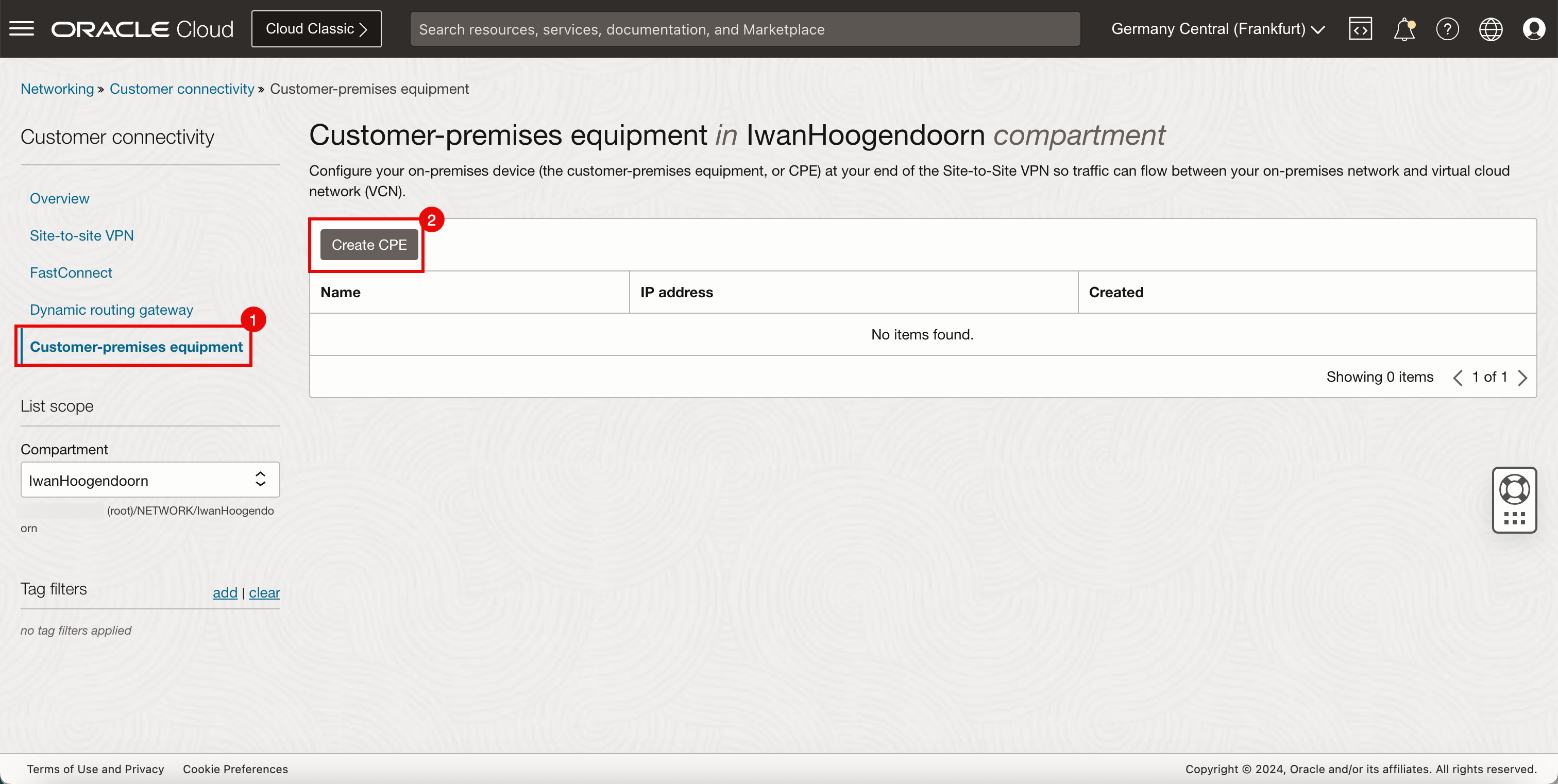

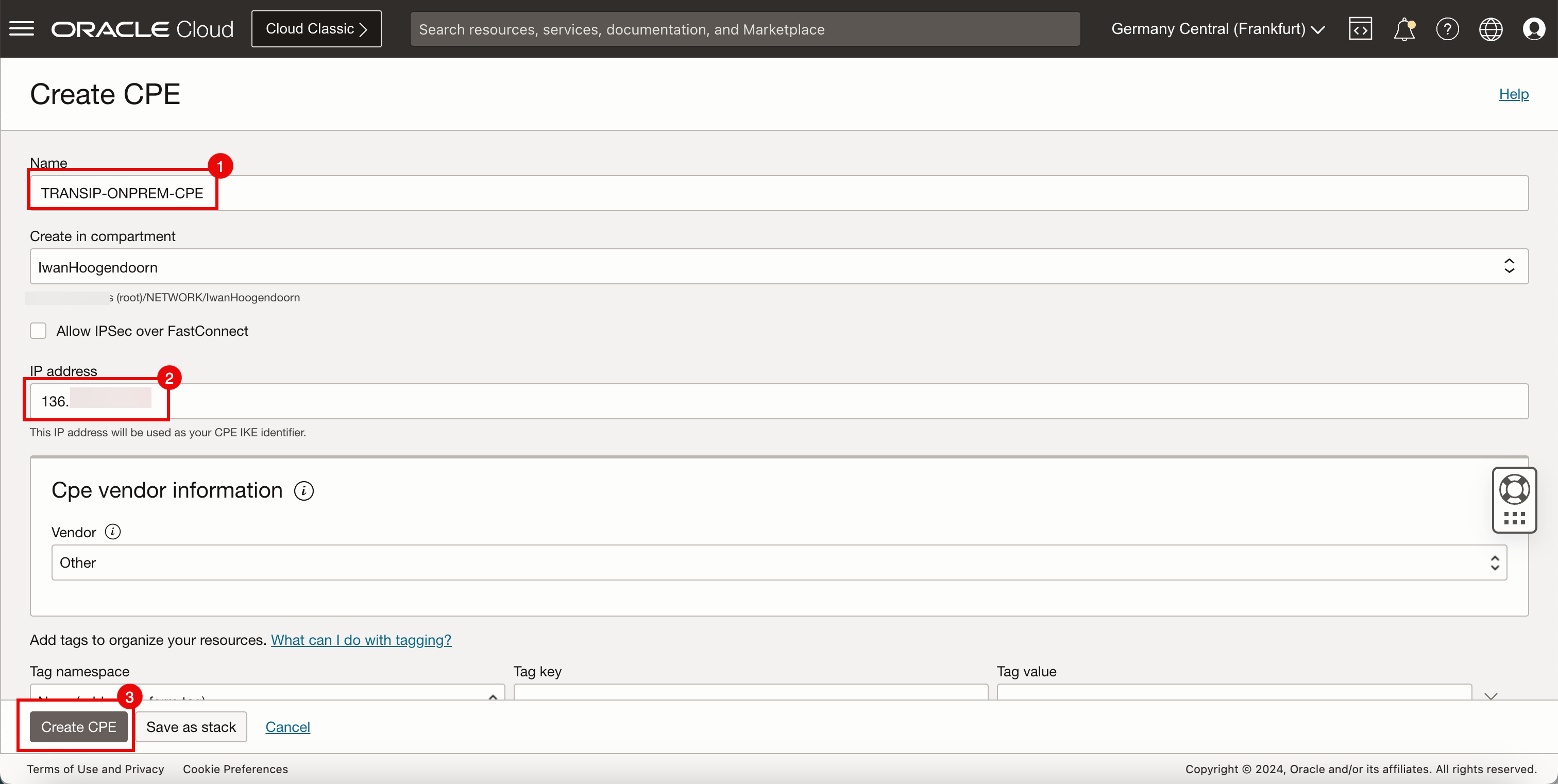

Tarefa 2: Criar um CPE no OCI

Antes de criar uma conexão IPSec VPN, precisamos primeiro criar um objeto CPE no OCI.

-

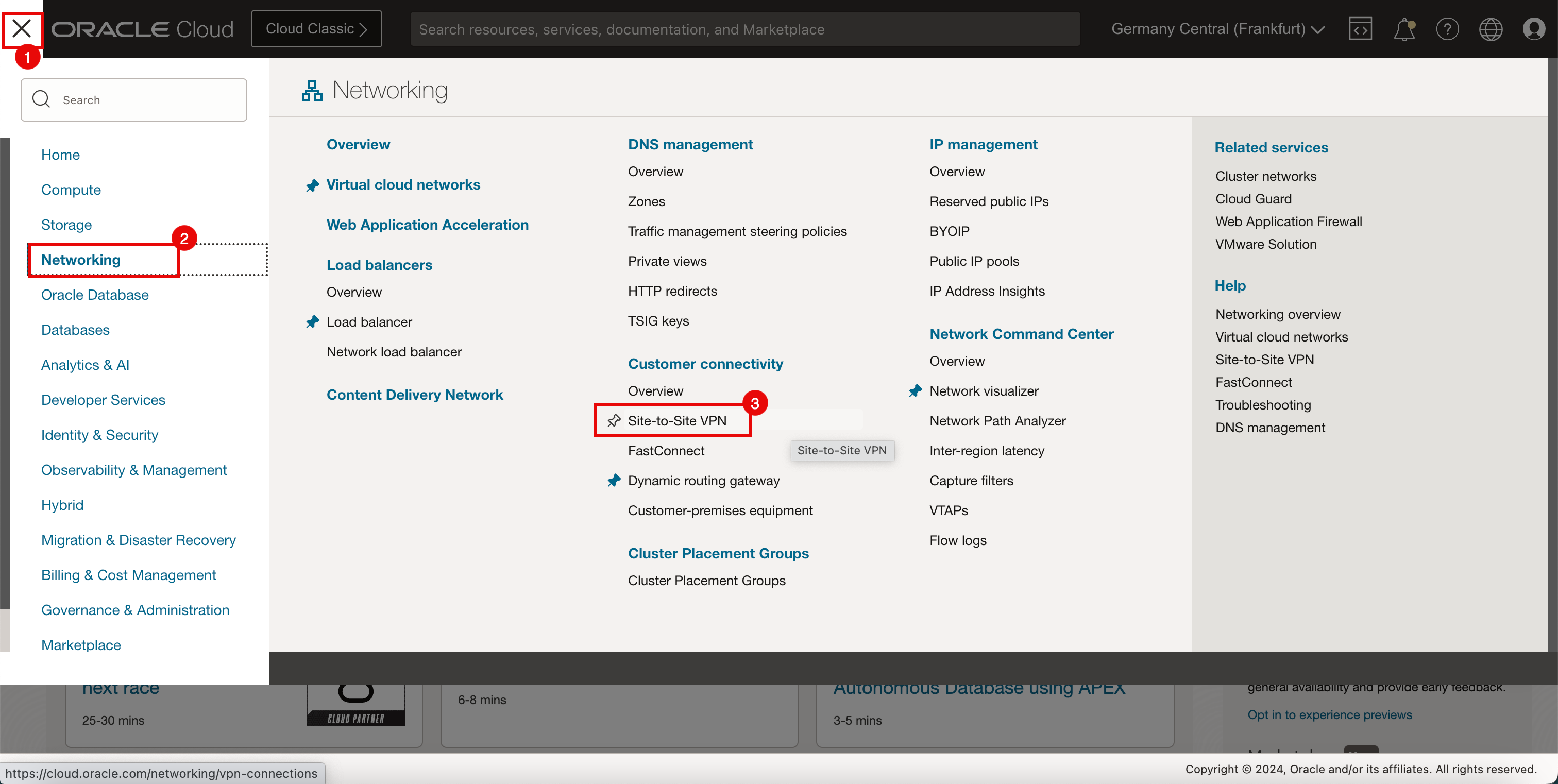

Vá até a Console do OCI.

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

- Clique em Rede.

- Clique em VPN Site a Site.

- Clique em Equipamento local do cliente.

- Clique em Criar CPE.

-

Em Criar CPE, digite as informações a seguir.

- Informe o Nome do CPE.

- Digite o endereço IP, esse endereço IP é o endereço IP público do dispositivo que será usado para configurar a VPN on-premises.

- Clique em Criar CPE.

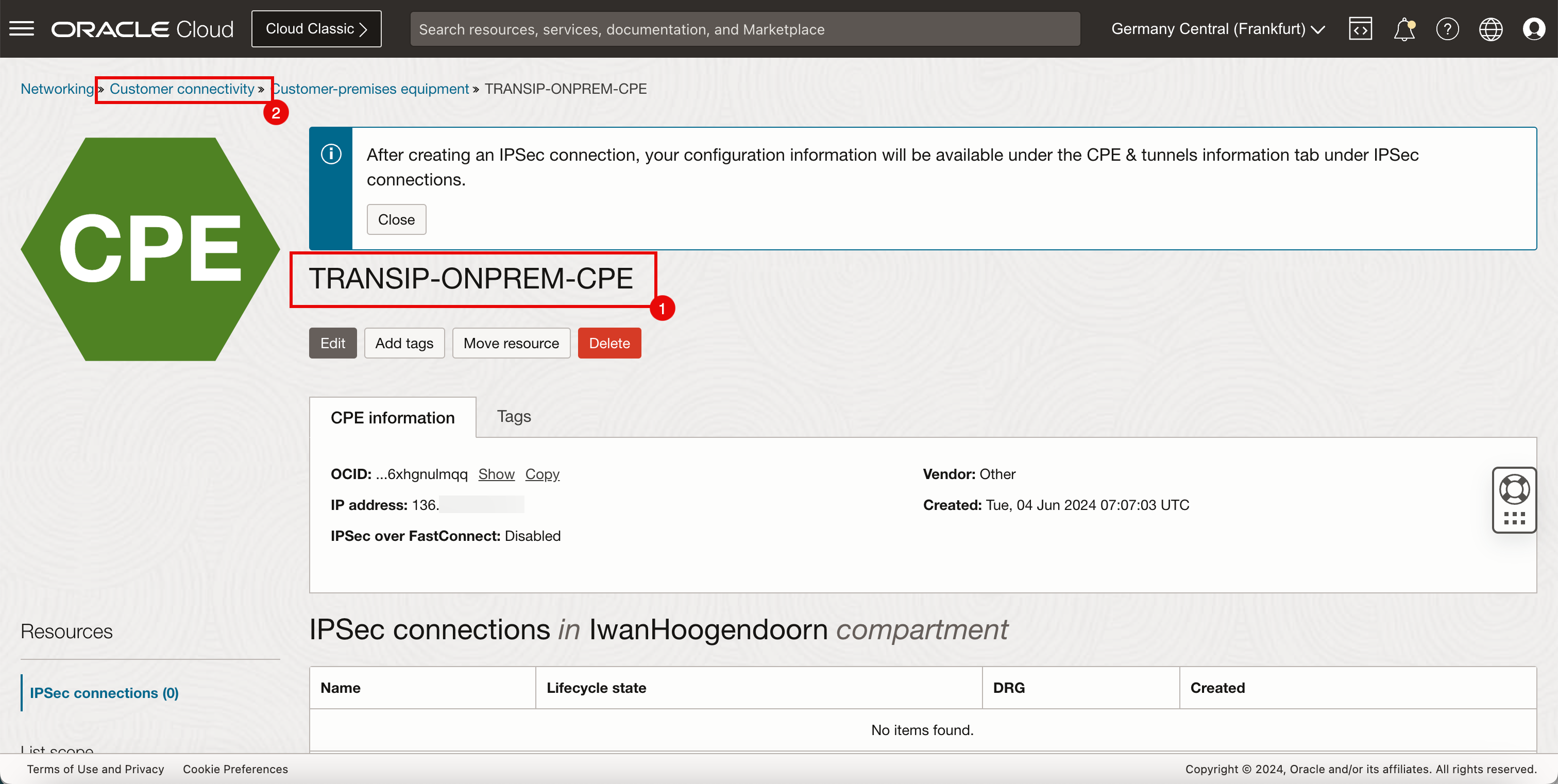

- Observe que o novo objeto CPE no OCI é criado.

- Clique em Conectividade do Cliente para retornar à página de conectividade do cliente.

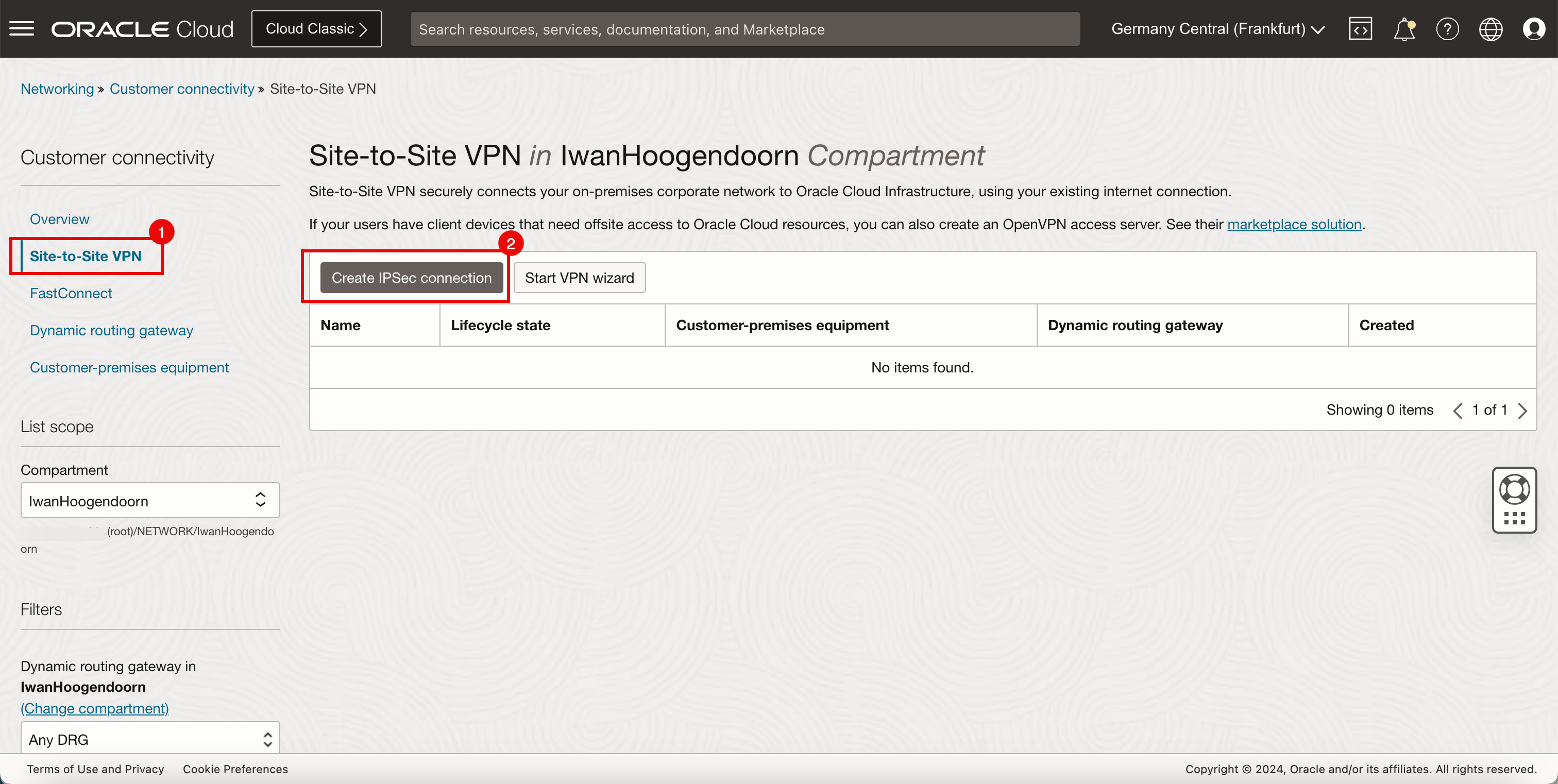

Tarefa 3: Criar uma VPN entre sites no OCI

Para configurar a VPN Site a Site do OCI, precisamos executar a configuração em duas extremidades, no lado do OCI e no local.

-

Vamos configurar o lado do OCI.

- Clique em VPN Site a Site.

- Clique em Criar IPSec conexão.

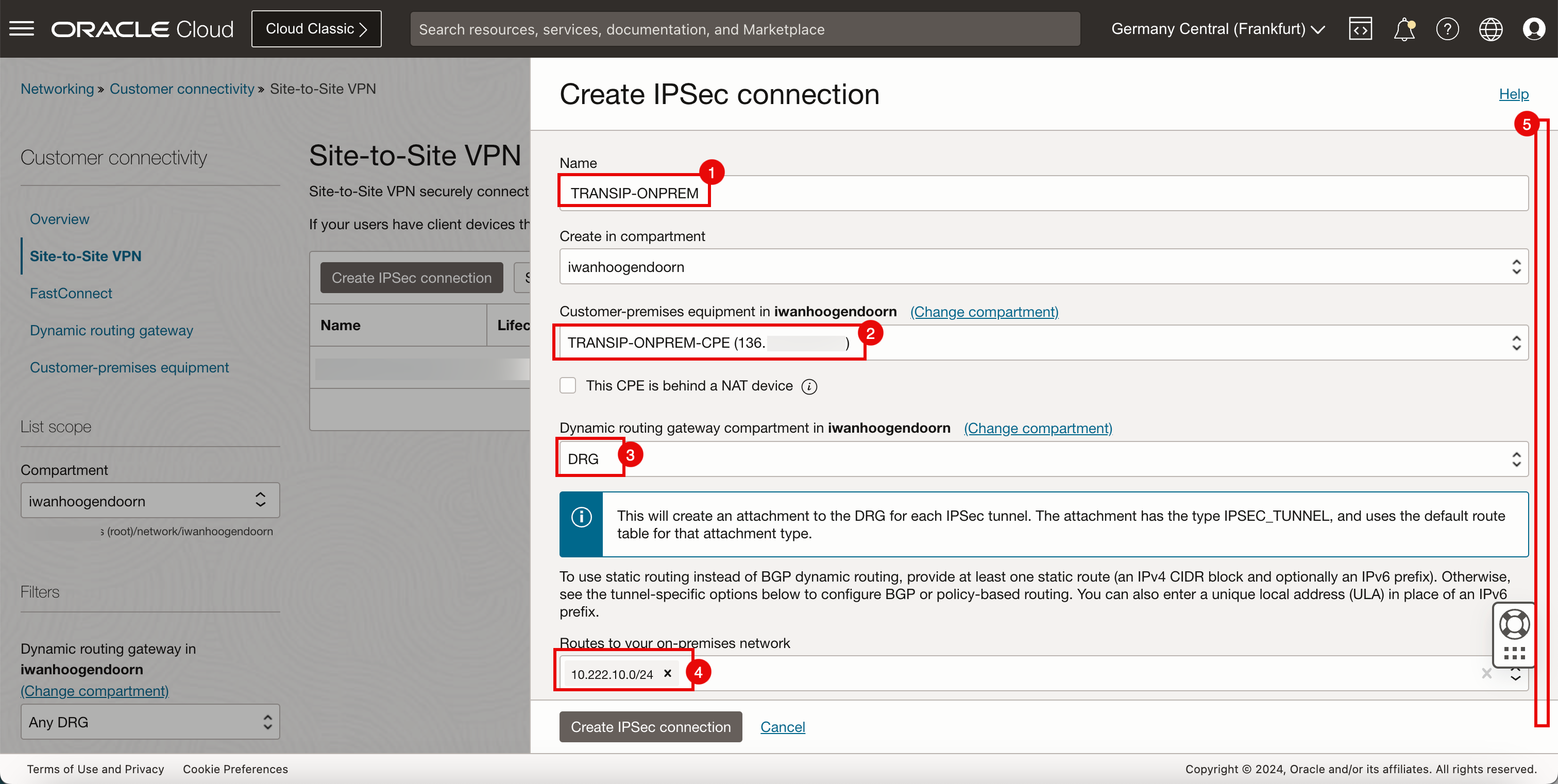

- Informe o Nome da conexão IPSec.

- Selecione o CPE criado na Tarefa 2.

- Selecione o DRG que será usado para encerrar esta conexão IPSec.

- Selecione Rotas para sua rede local (LAN) na sua localização local para a qual você deseja rotear o tráfego das suas redes do OCI.

- Rolar para Baixo.

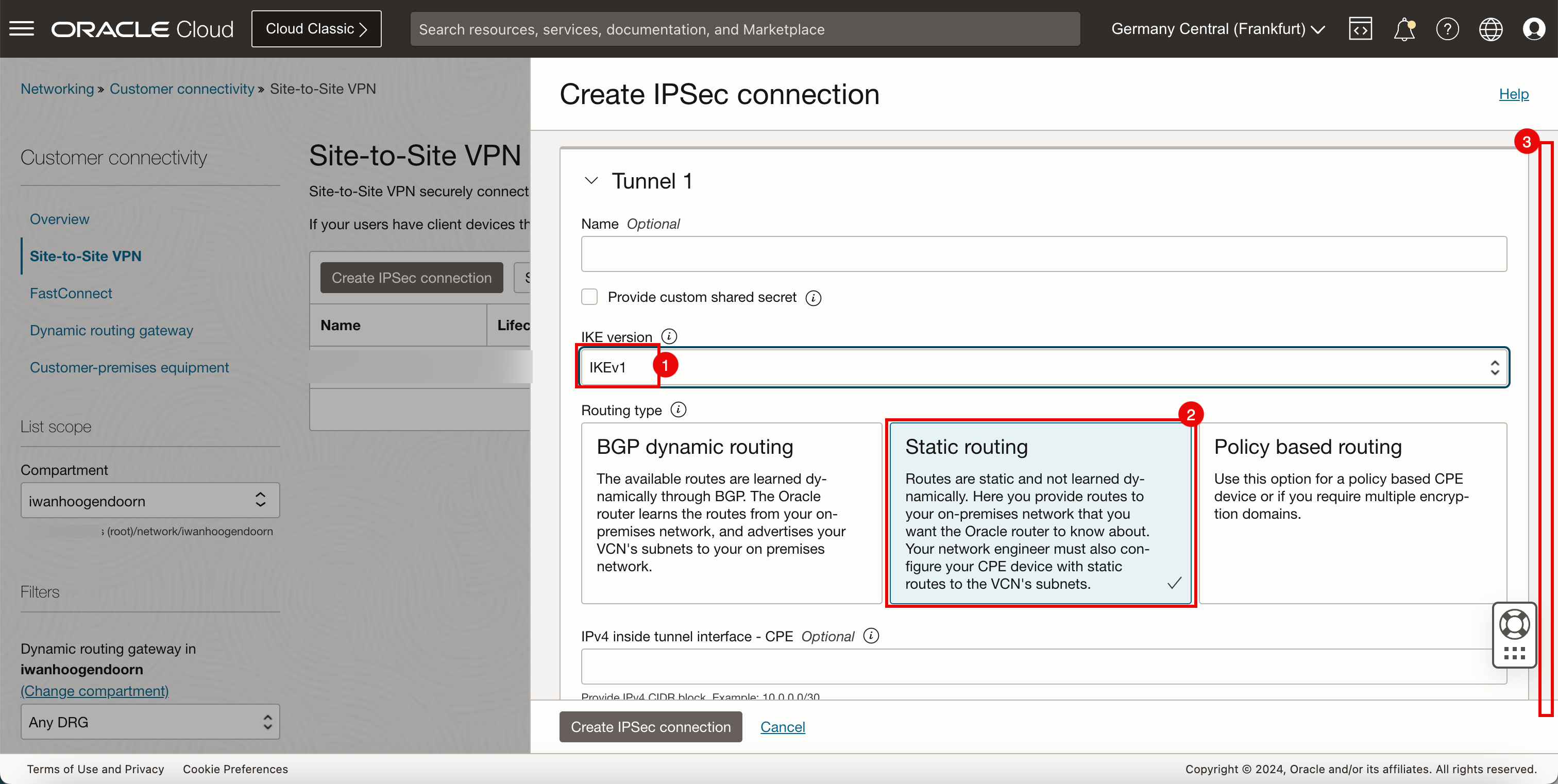

- Na versão IKE, selecione

IKEv1. - Em Tipo de Roteamento, selecione Roteamento estático.

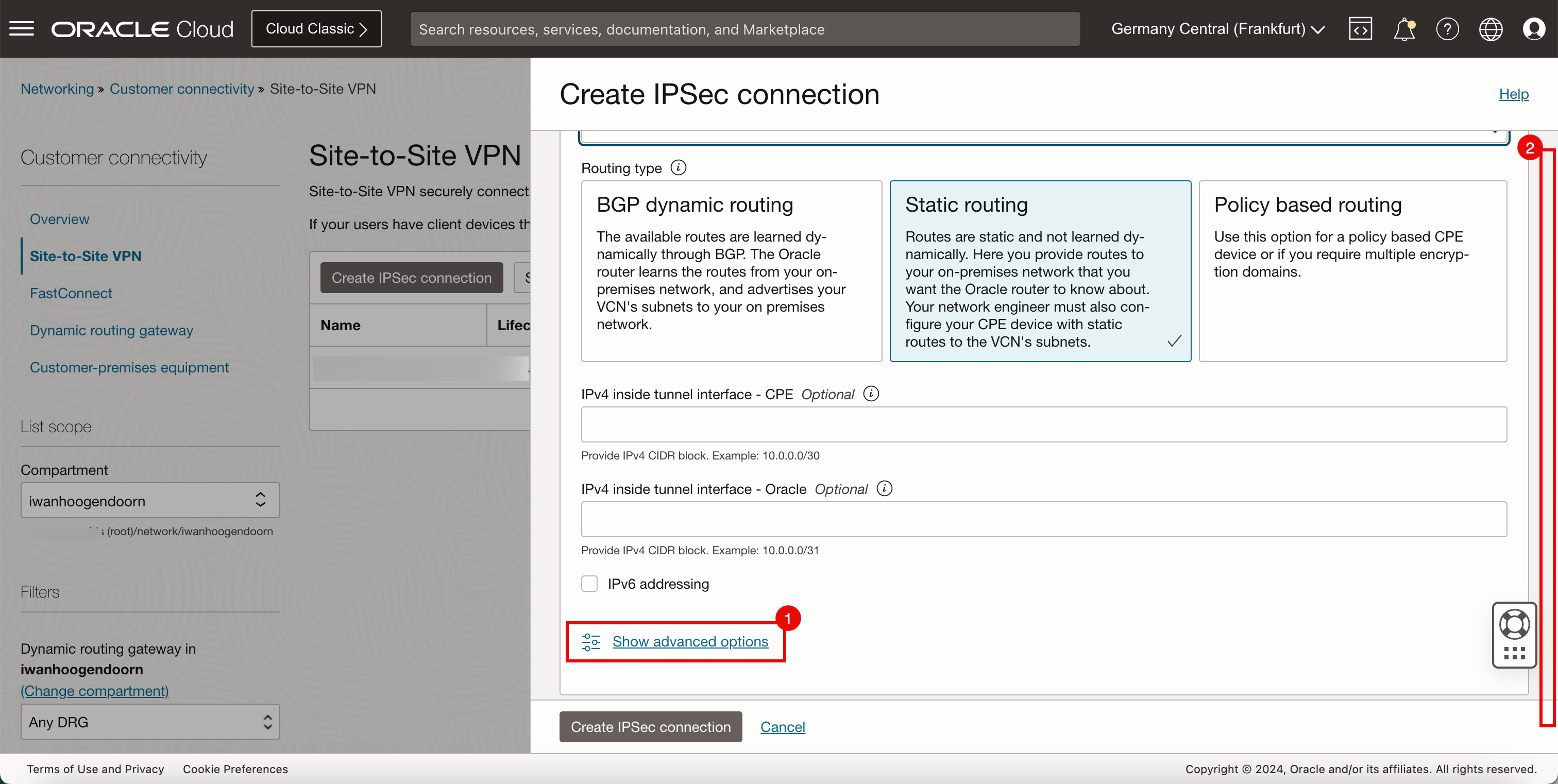

- Rolar para Baixo.

- Clique em Mostrar opções avançadas.

- Rolar para Baixo.

-

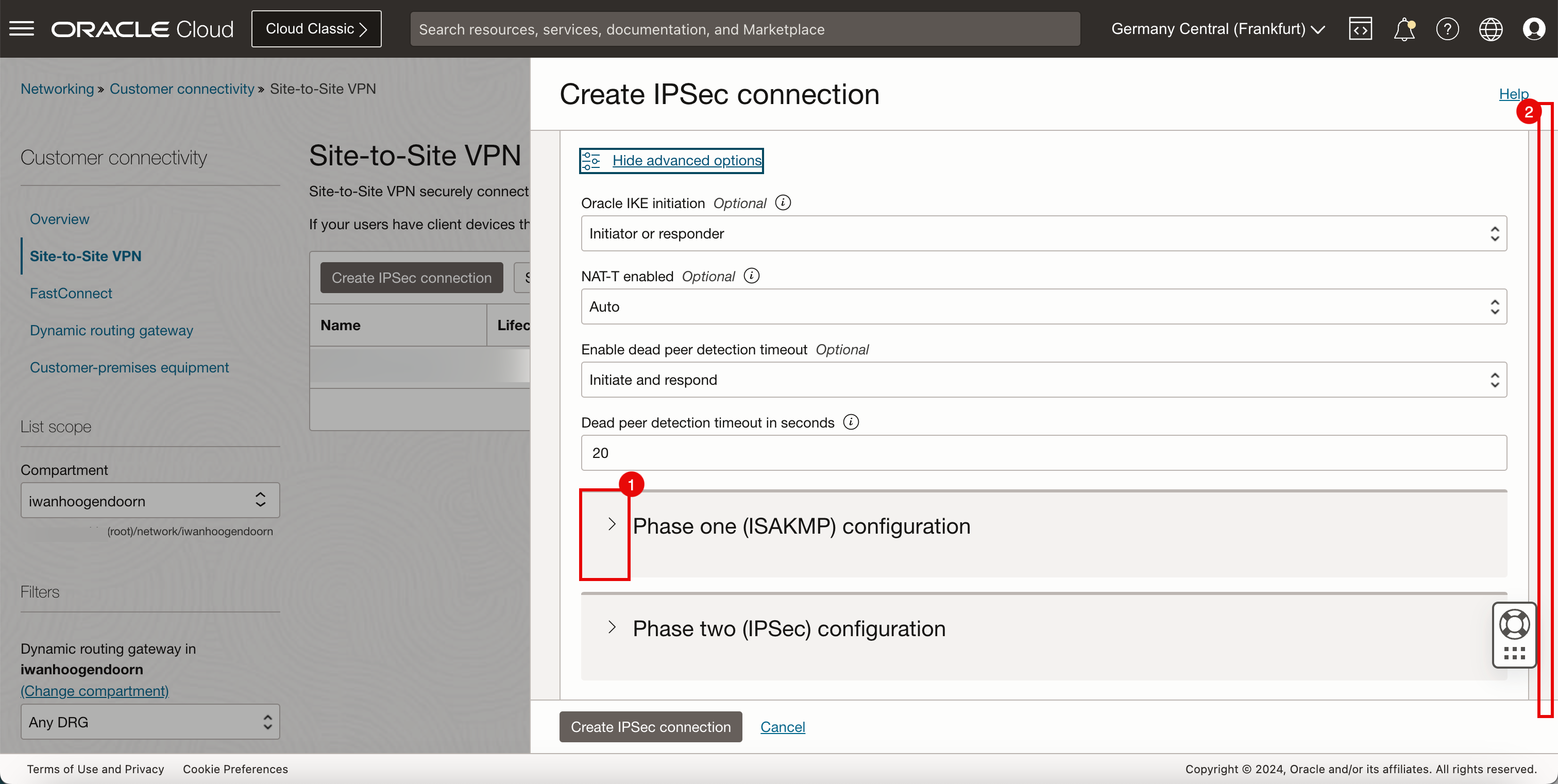

No OCI, precisamos criar e configurar dois túneis por padrão. Vamos configurar o primeiro túnel.

- Clique no colchete de ângulo direito (>) para Fase um (ISAKMP).configuration.

- Rolar para Baixo.

-

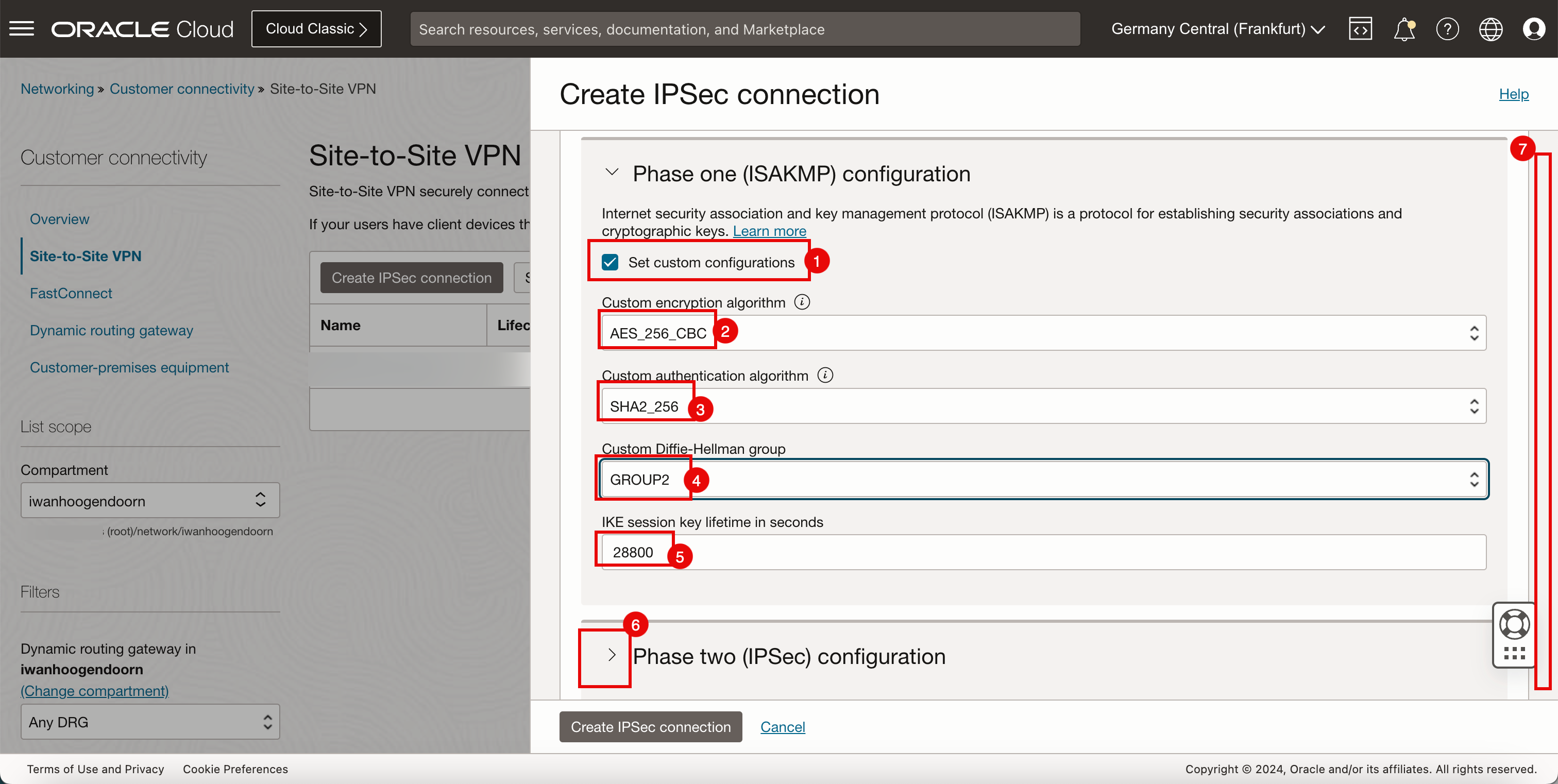

Na seção Phase one (ISAKMP) configuration, insira as informações a seguir.

- Selecione Definir configurações personalizadas.

- Em Algoritmo de criptografia personalizado, selecione

AES_256_CBC. - Em Algoritmo de autenticação personalizado, selecione

SHA_256. - Em Grupo Diffie-Hellman Personalizado, selecione

GROUP 2. - Deixe o padrão IKE session key life in seconds como

288500seconds. - Clique no colchete de ângulo direito (>) para Configuração da fase dois (IPSec).

- Rolar para Baixo.

-

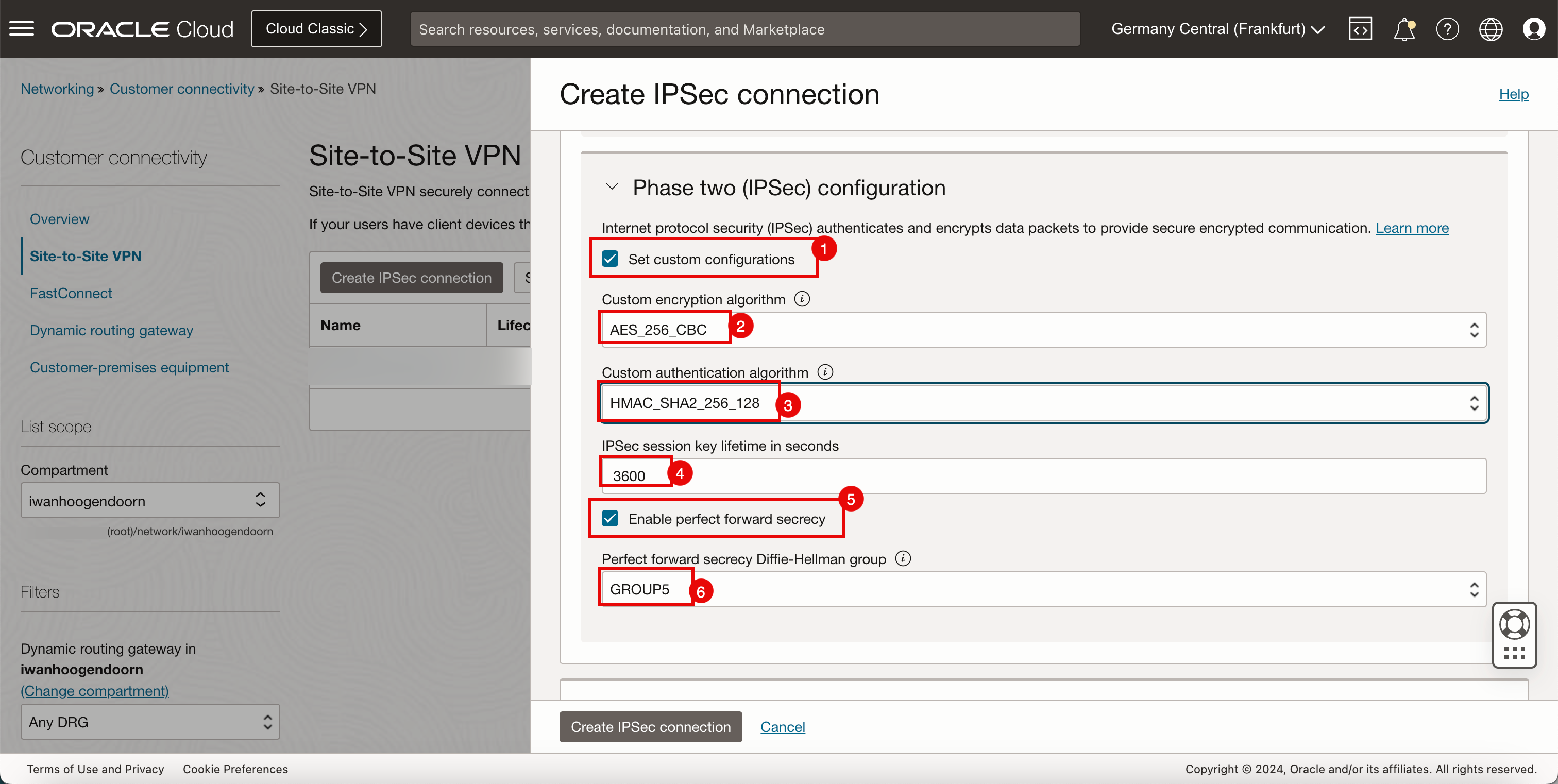

Na seção Fase dois (IPSec) de configuração, insira as informações a seguir.

- Selecione Definir configurações personalizadas.

- Em Algoritmo de criptografia personalizado, selecione

AES_256_CBC. - Em Algoritmo de autenticação personalizado, selecione

HMAC_SHA2_256_128. - Deixe o padrão de IPSec duração da chave de sessão em segundos como

3600segundos. - Selecione Ativar perfect forward secrecy.

- Em Perfect forward secrecy Diffie-Hellman Group, selecione

GROUP 5.

-

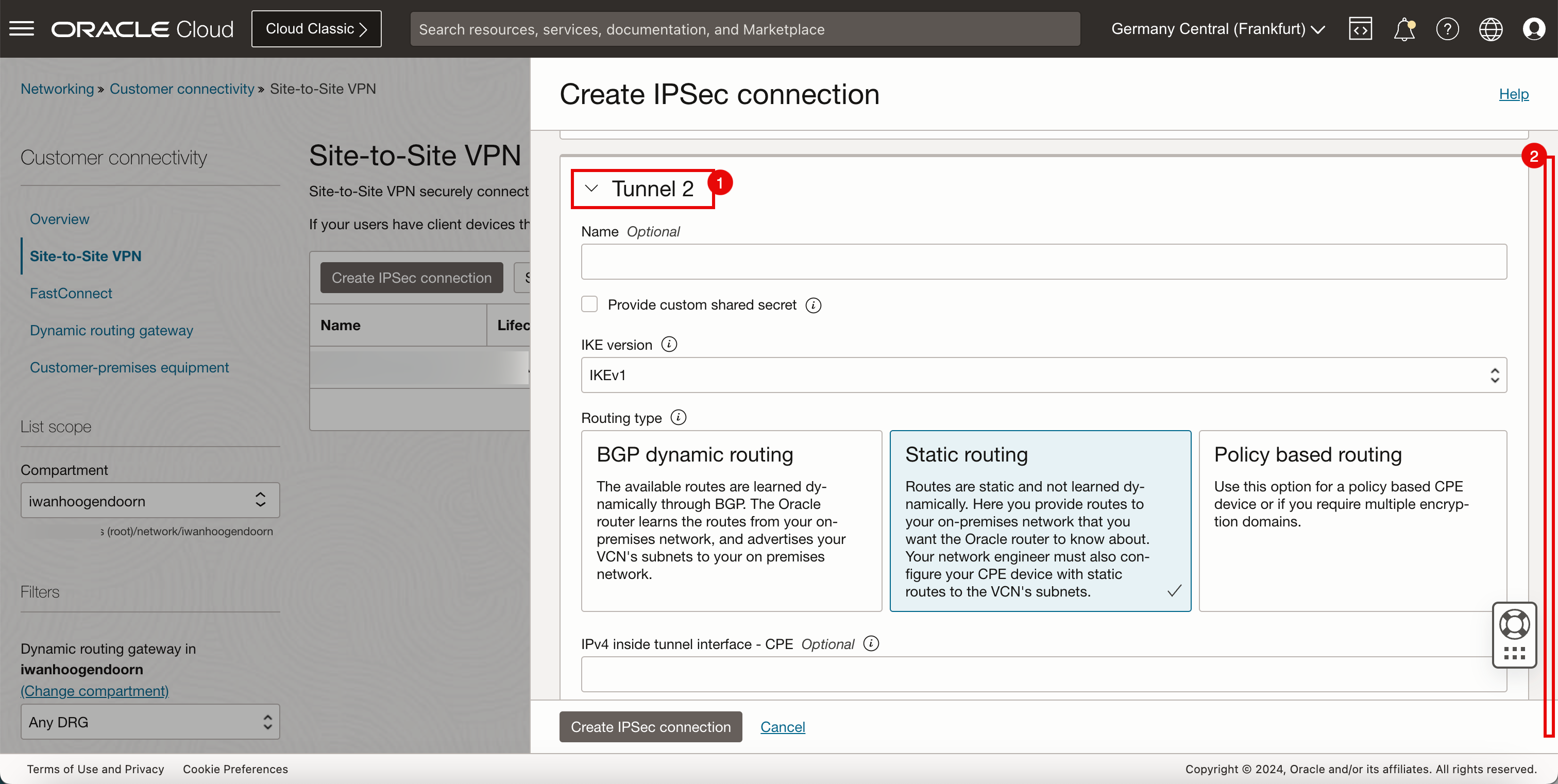

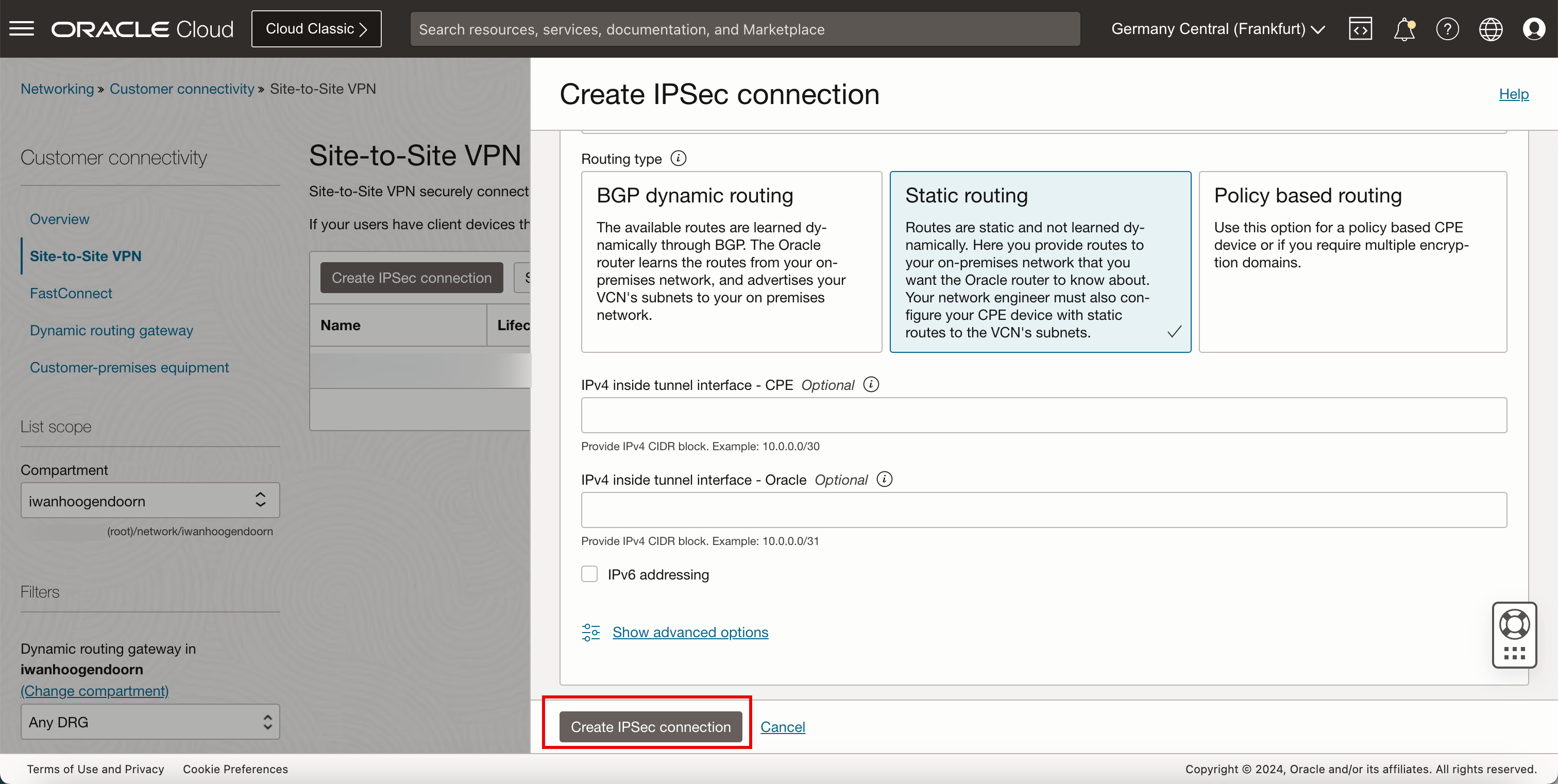

Configure o segundo túnel.

- Use os mesmos detalhes de configuração usados pelo primeiro túnel.

- Rolar para Baixo.

-

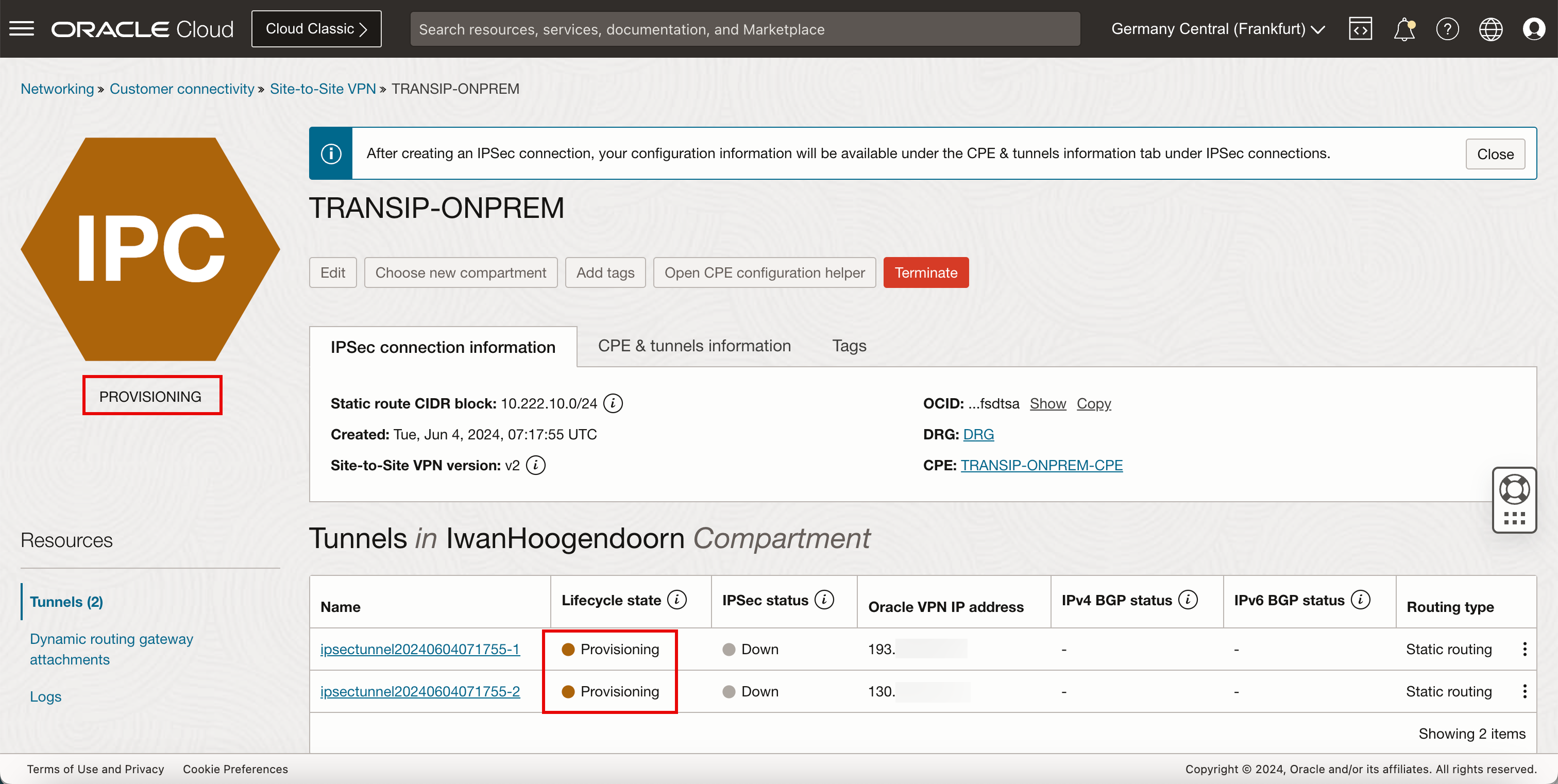

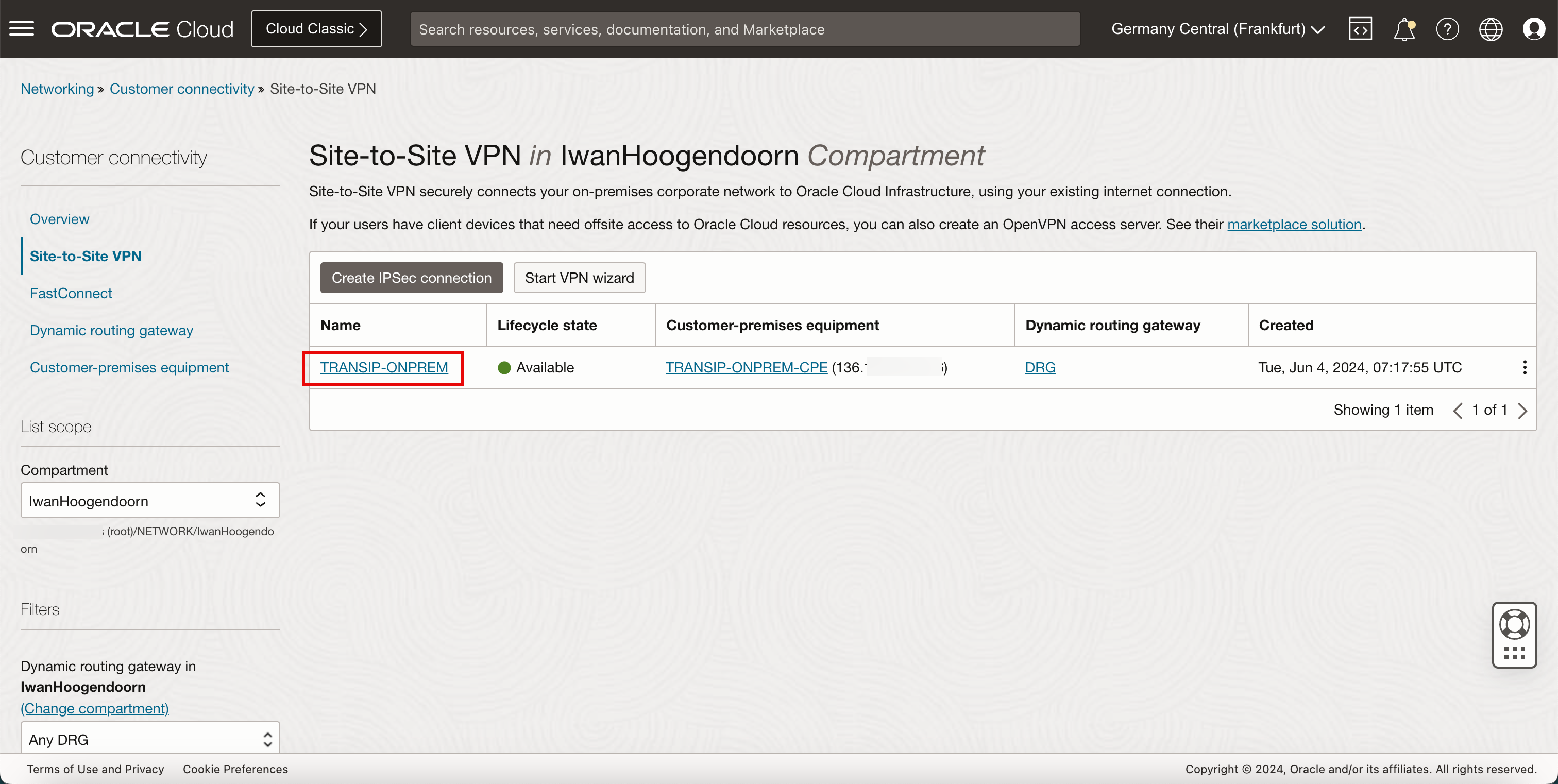

Clique em Criar IPSec conexão.

-

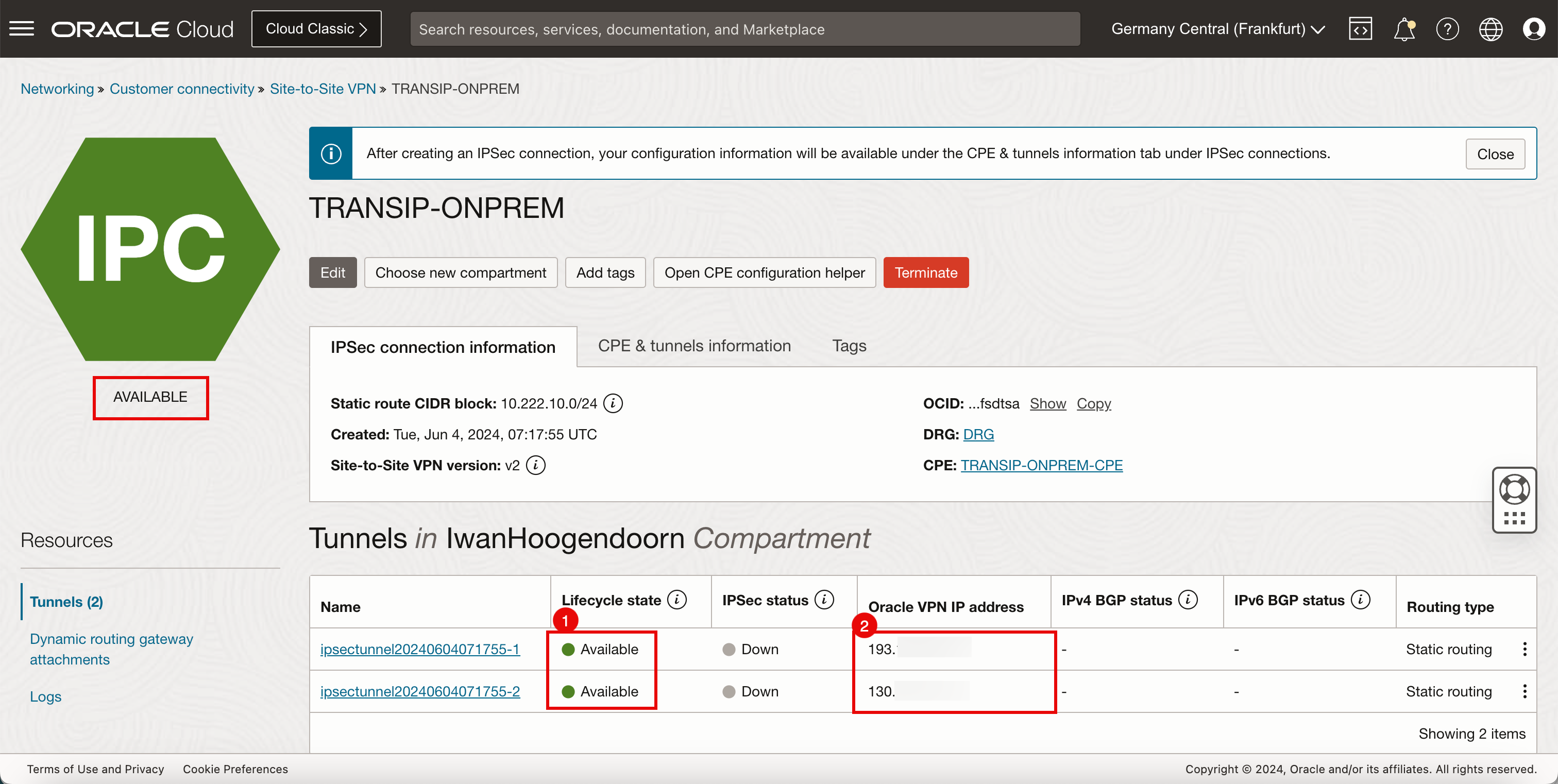

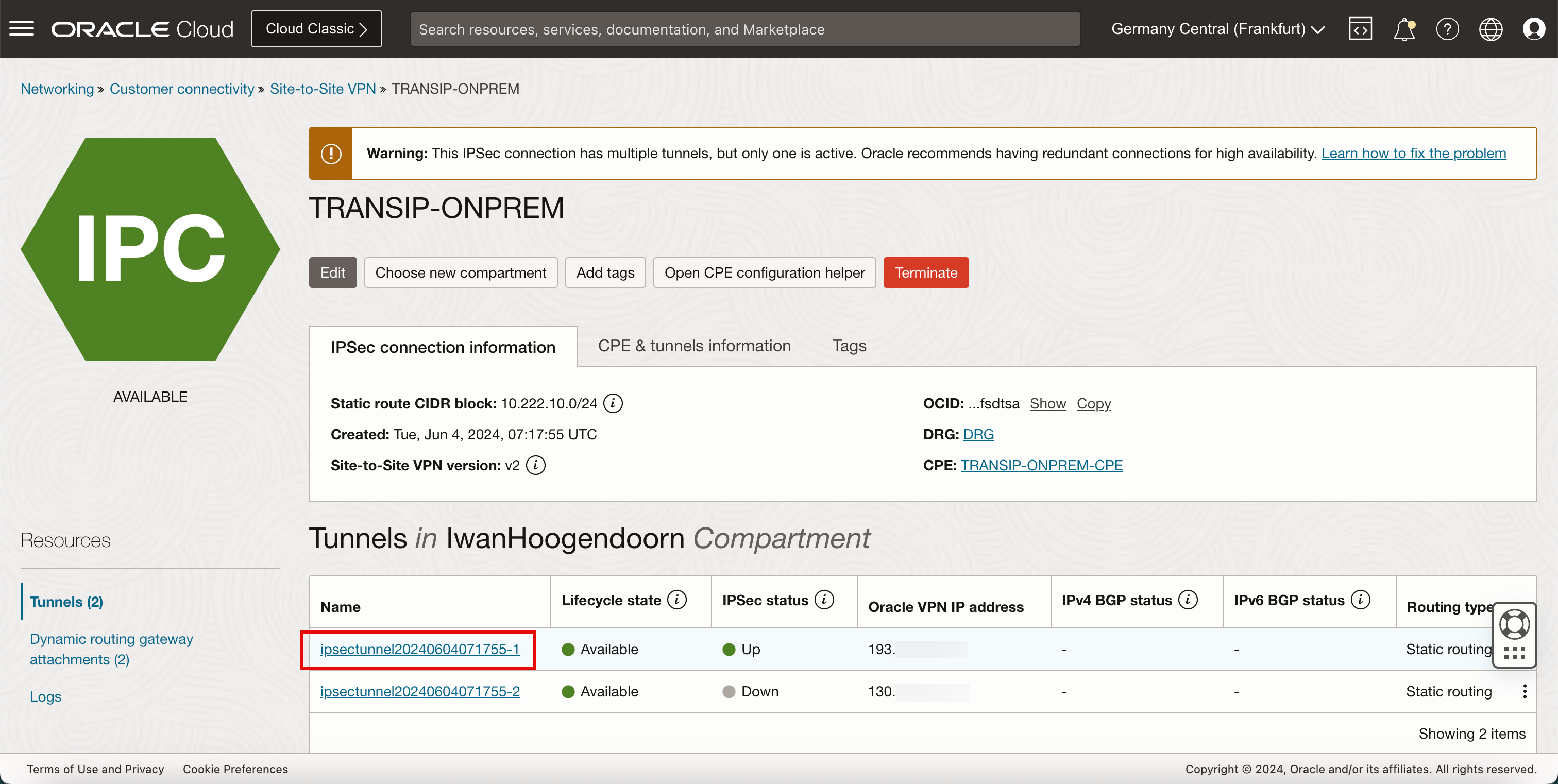

Observe que o Estado do ciclo de vida dos túneis IPSec é PROVISIONING.

- Observe que o estado é alterado para AVAILABLE.

- Observe o endereço IP da VPN da Oracle que precisamos salvar. Esses endereços IP serão necessários para configurar o túnel local.

Observação: Faremos uso apenas de um dos dois túneis IPSec e, portanto, focaremos apenas na configuração do primeiro túnel; portanto, coletaremos e salvaremos apenas o primeiro endereço IP do primeiro túnel IPSec.

-

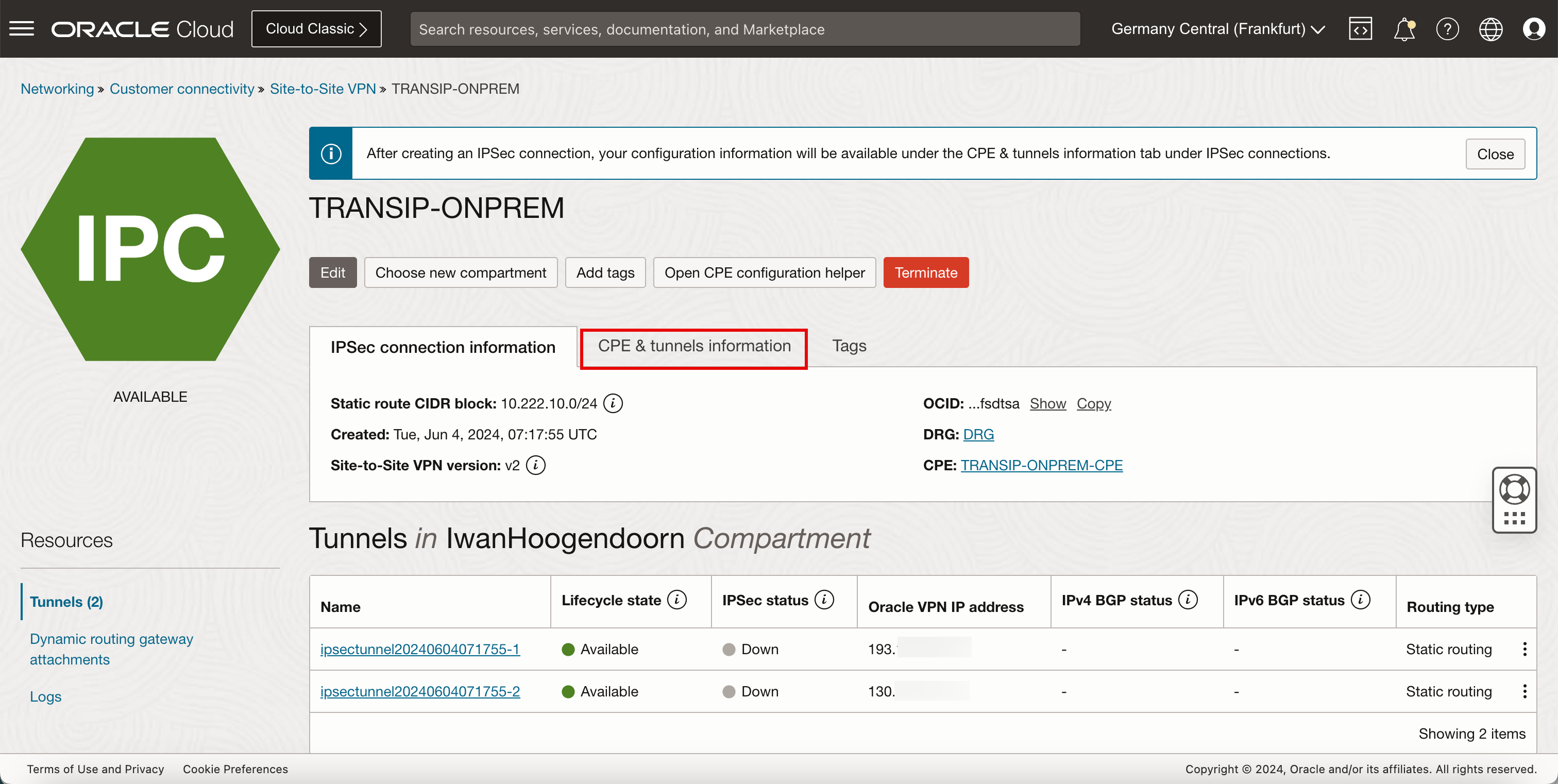

Clique em Informações de CPE e Túneis.

-

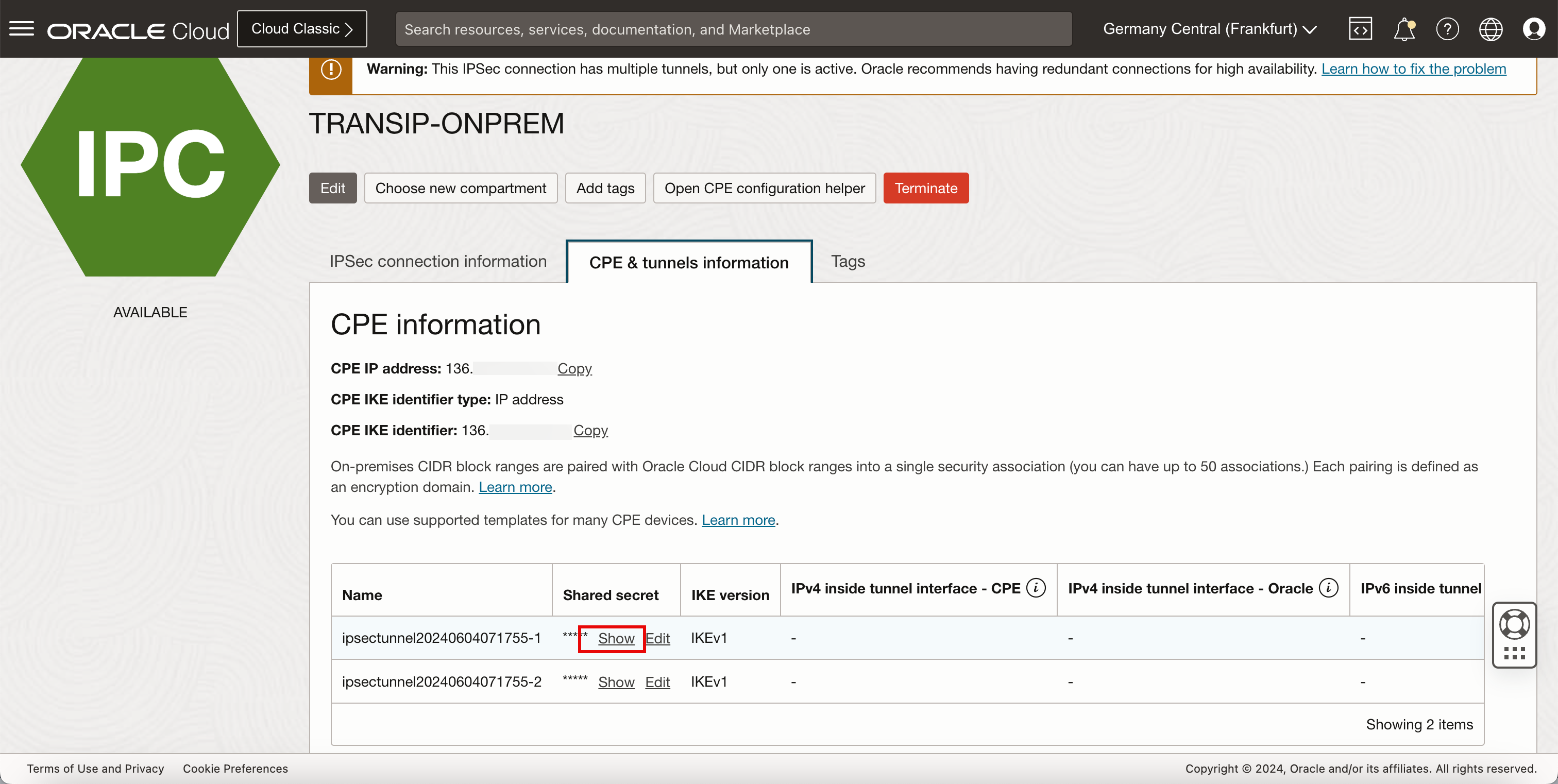

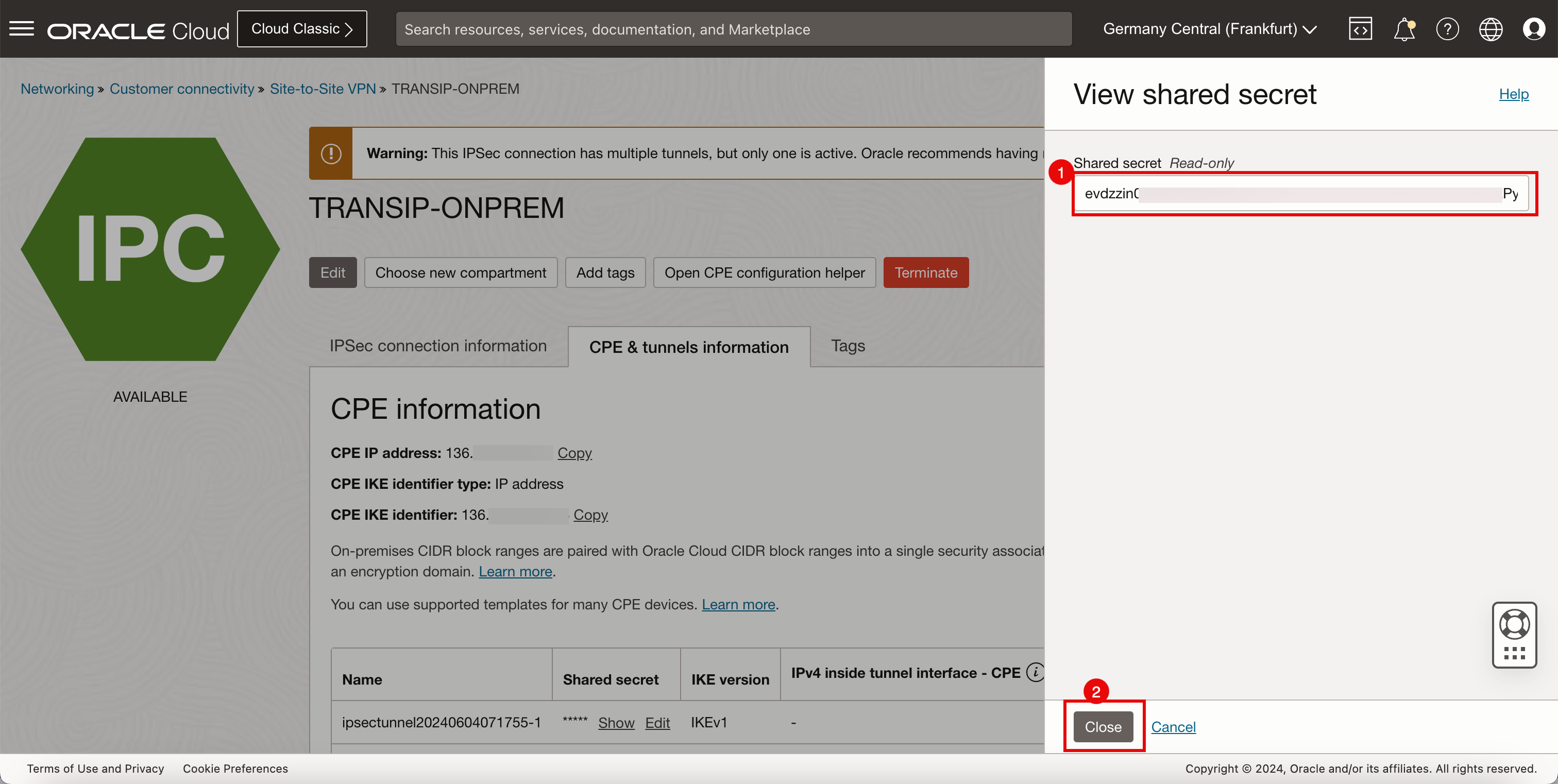

Clique em Mostrar.

- Observe que a Chave Secreta Compartilhada é gerada automaticamente. Salve esta chave secreta. Isso é necessário para configurar o outro lado do túnel (on-premises).

- Clique em Fechar.

Tarefa 4: Configurar o Roteamento da VCN Hub e Spoke para a Sub-rede Local

Para rotear o tráfego de rede proveniente da rede local dentro de nossa arquitetura de rede Hub e Spoke, precisamos fazer algumas alterações nas tabelas de roteamento DRG (Dynamic Routing Gateways) e VCN.

A imagem a seguir ilustra as tabelas de roteamento, portanto, esse é nosso ponto de partida.

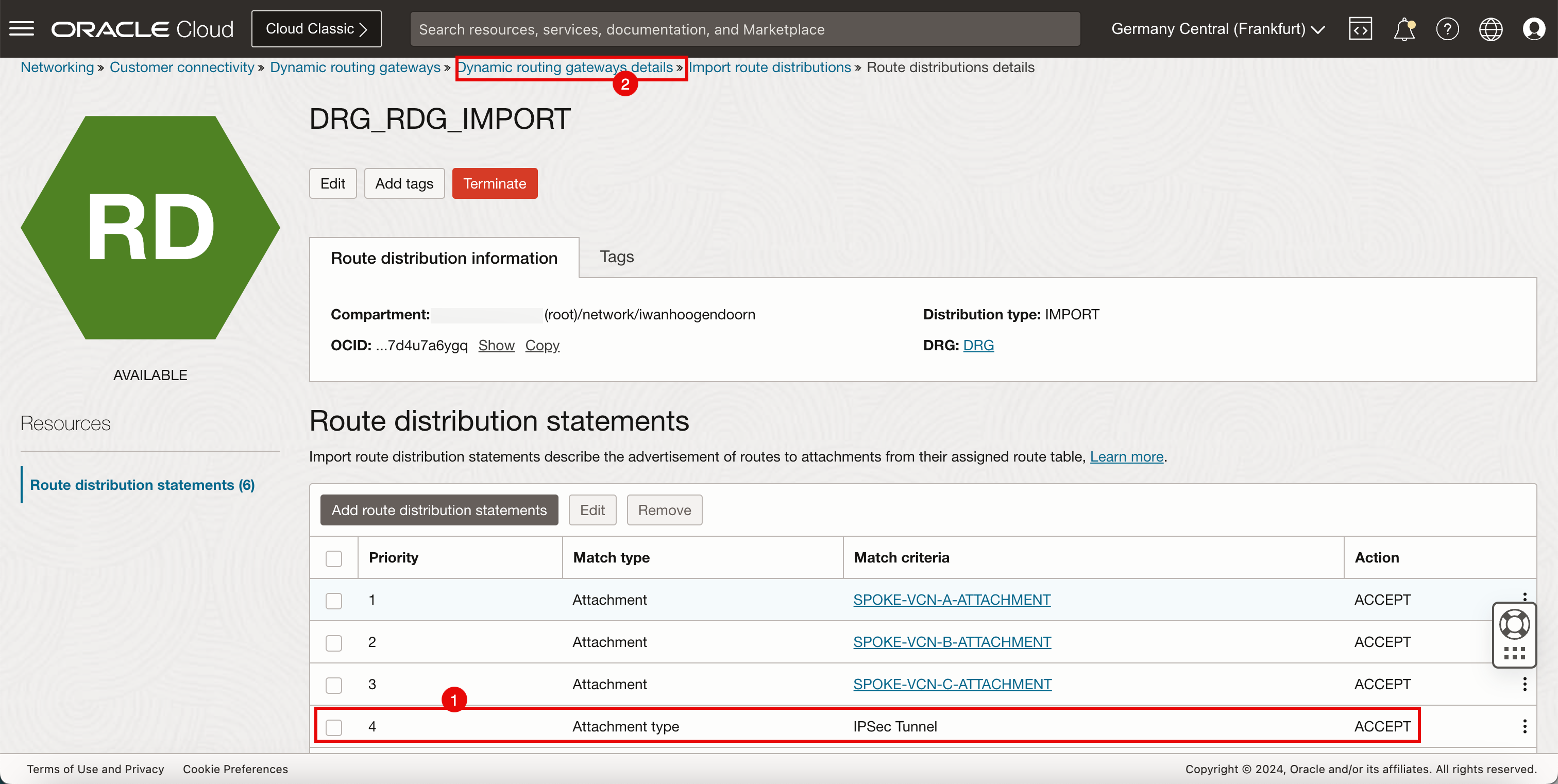

Tarefa 4.1: Atualizar a Importação de Rota

-

Atualize o grupo de distribuição de rotas (

DRG_RDG_IMPORT) no DRG. Adicione o tipo de anexo de túnel IPSec (prioridade 4).Prioridade Tipo de Correspondência Critérios Correspondentes Ação 1 Anexo SPOKE_VCN-A_ANEXO ACCEPT 2 Anexo SPOKE_VCN-B_ANEXO ACCEPT 3 Anexo SPOKE_VCN-C_ANEXO ACCEPT 4 Tipo de Anexo Túnel IPSec ACCEPT -

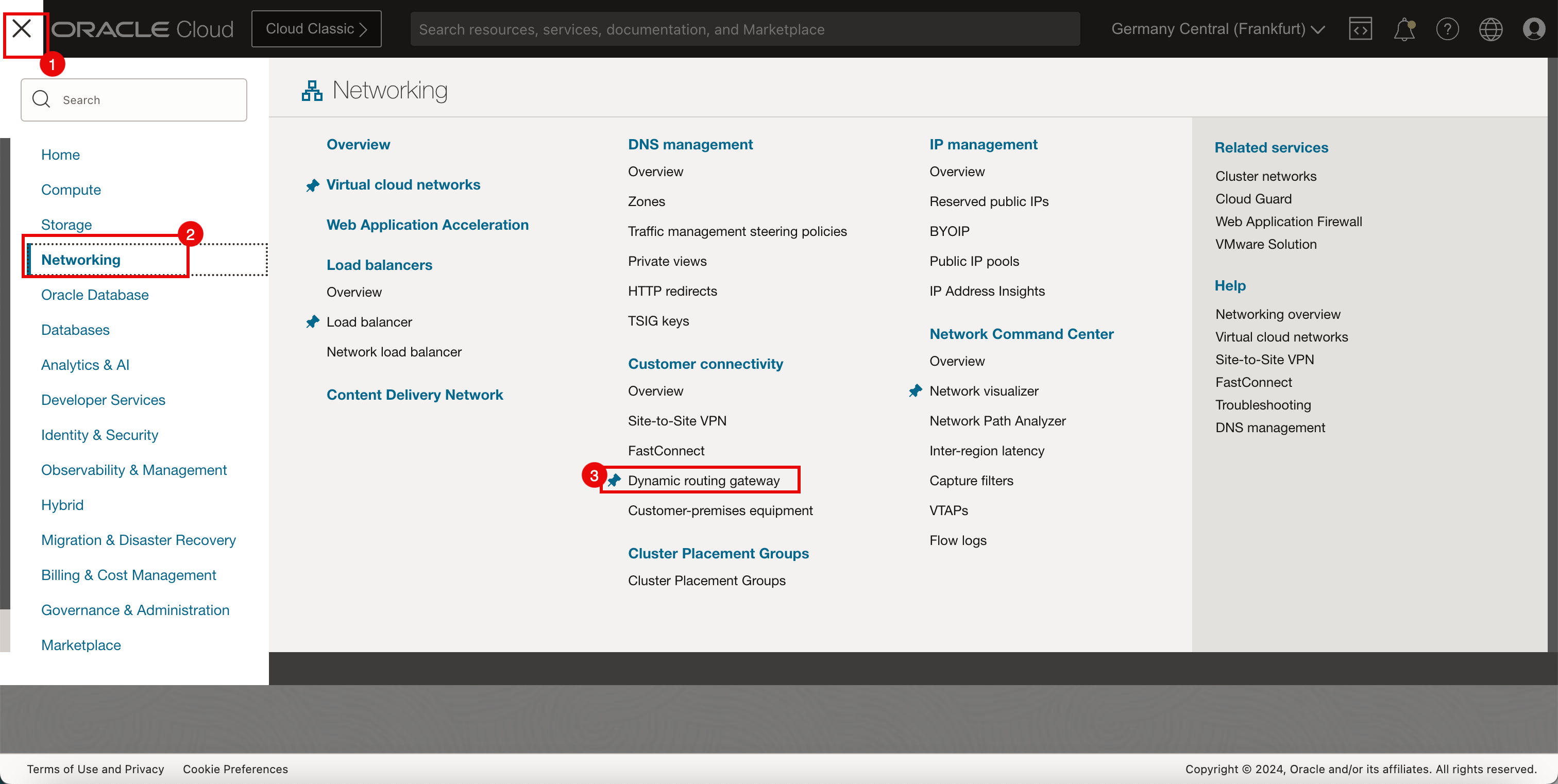

Vá até a Console do OCI.

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

- Clique em Rede.

- Clique em Dynamic Routing Gateway.

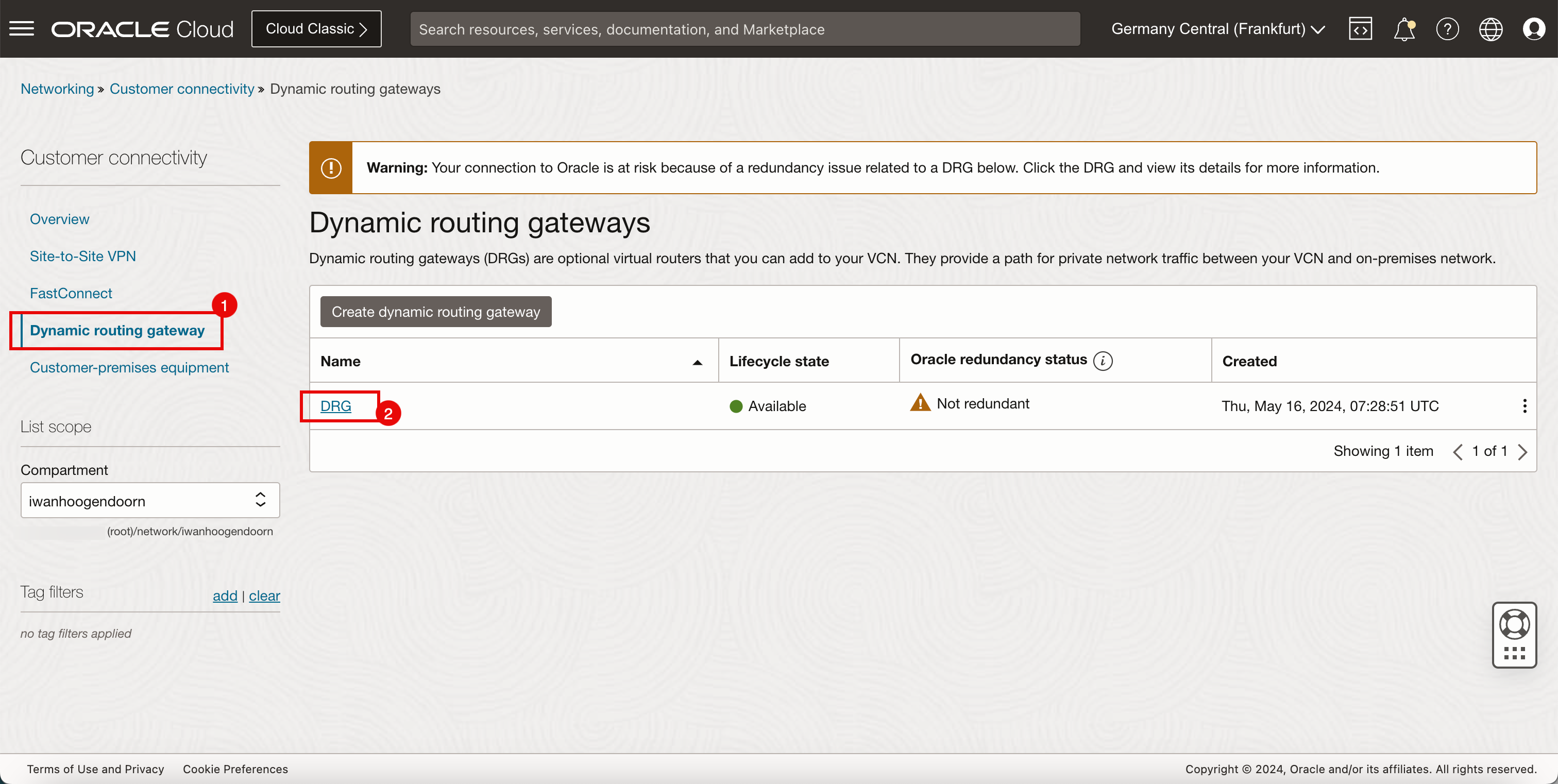

- Clique em Dynamic Routing Gateway.

- Clique no DRG que estamos usando para nosso ambiente de roteamento da VCN.

- Clique em Importar distribuição de rota.

- Clique na distribuição da rota de importação (

DRG_RDG_IMPORT).

-

Certifique-se de adicionar a nova instrução de distribuição de rota.

- Observe que a instrução de distribuição de rota foi adicionada com sucesso.

- Clique em Detalhes dos gateways de roteamento dinâmico para retornar à página de detalhes do DRG.

-

A imagem a seguir ilustra a representação visual do que criamos até agora.

-

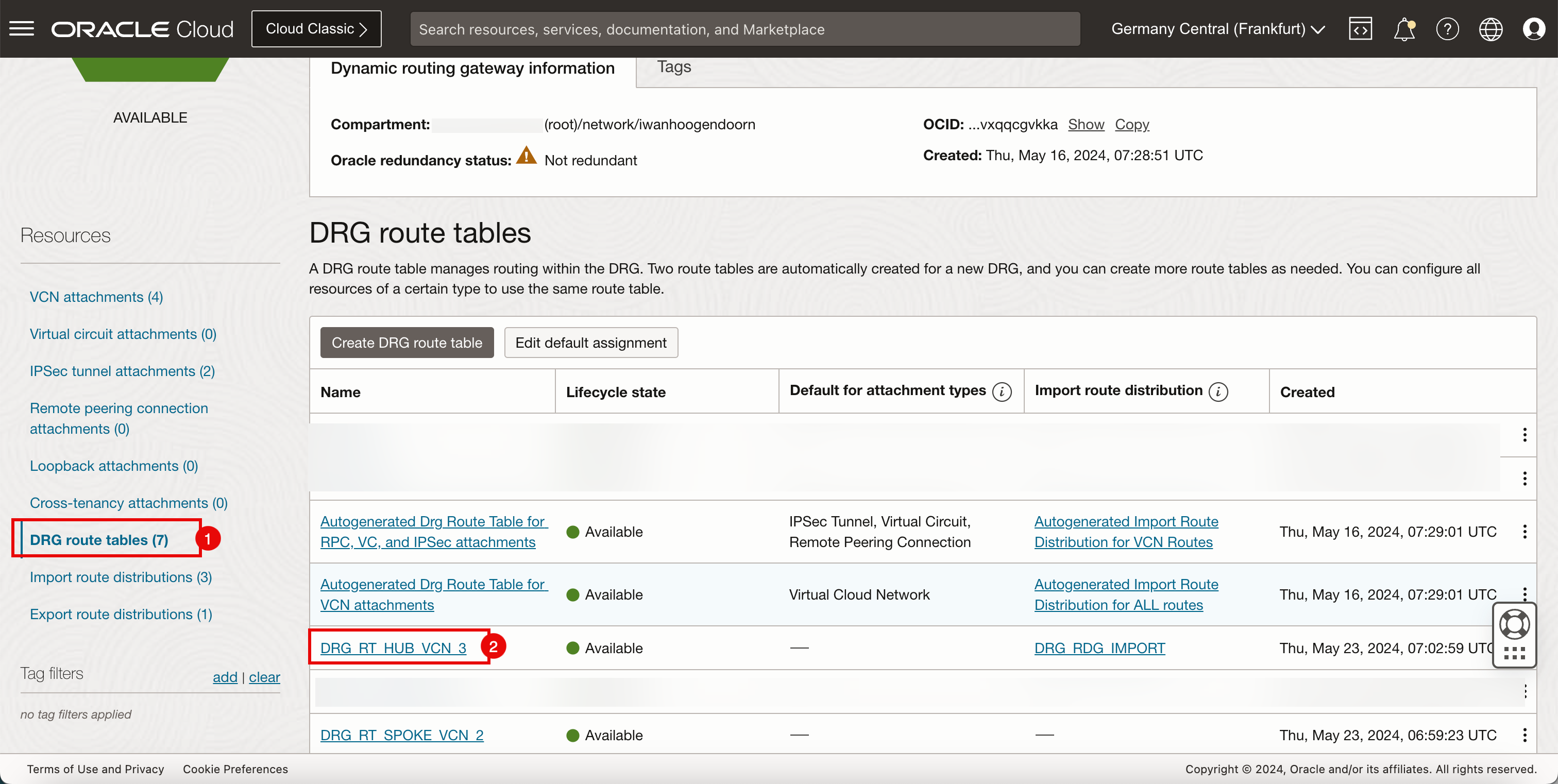

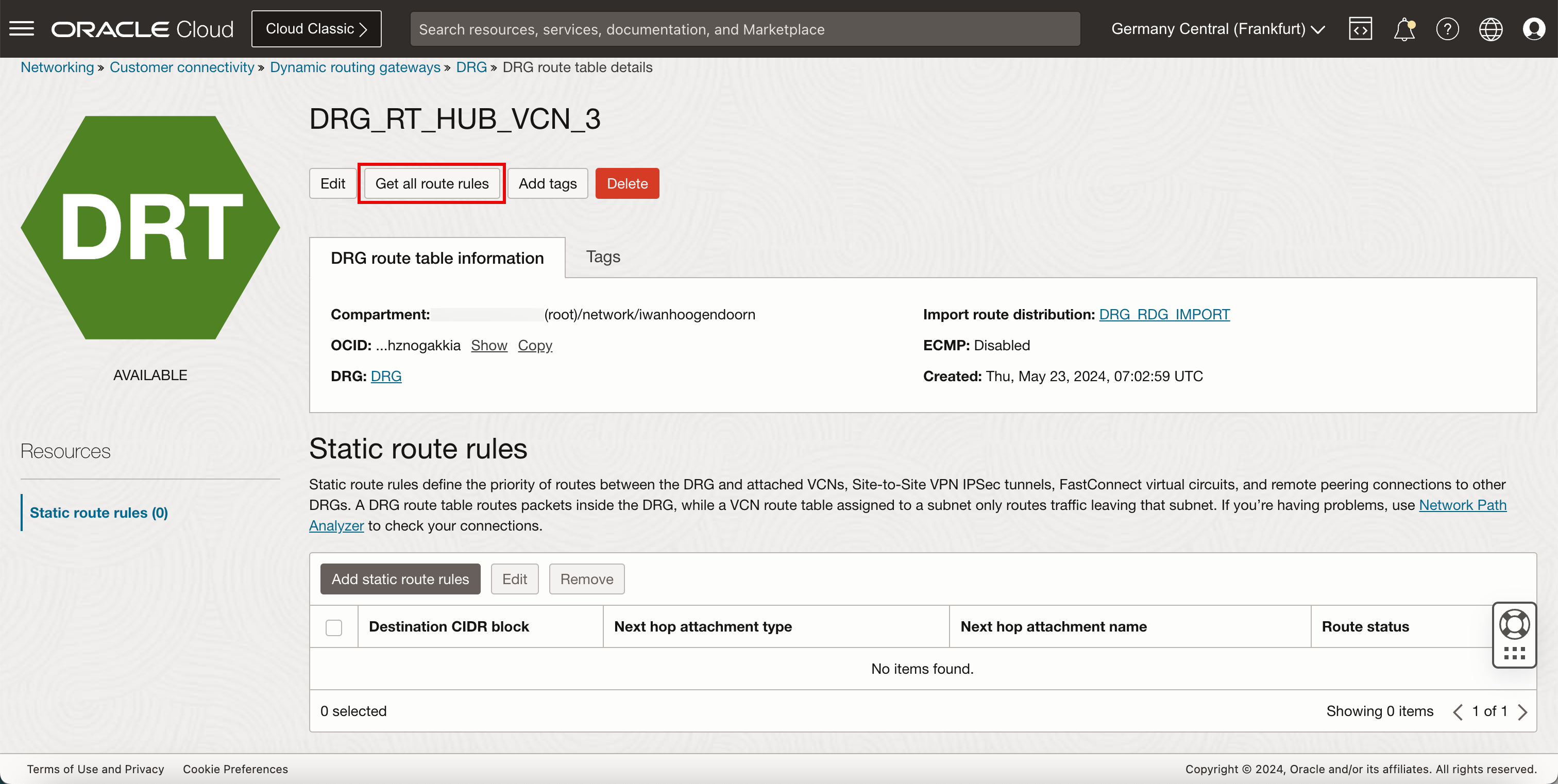

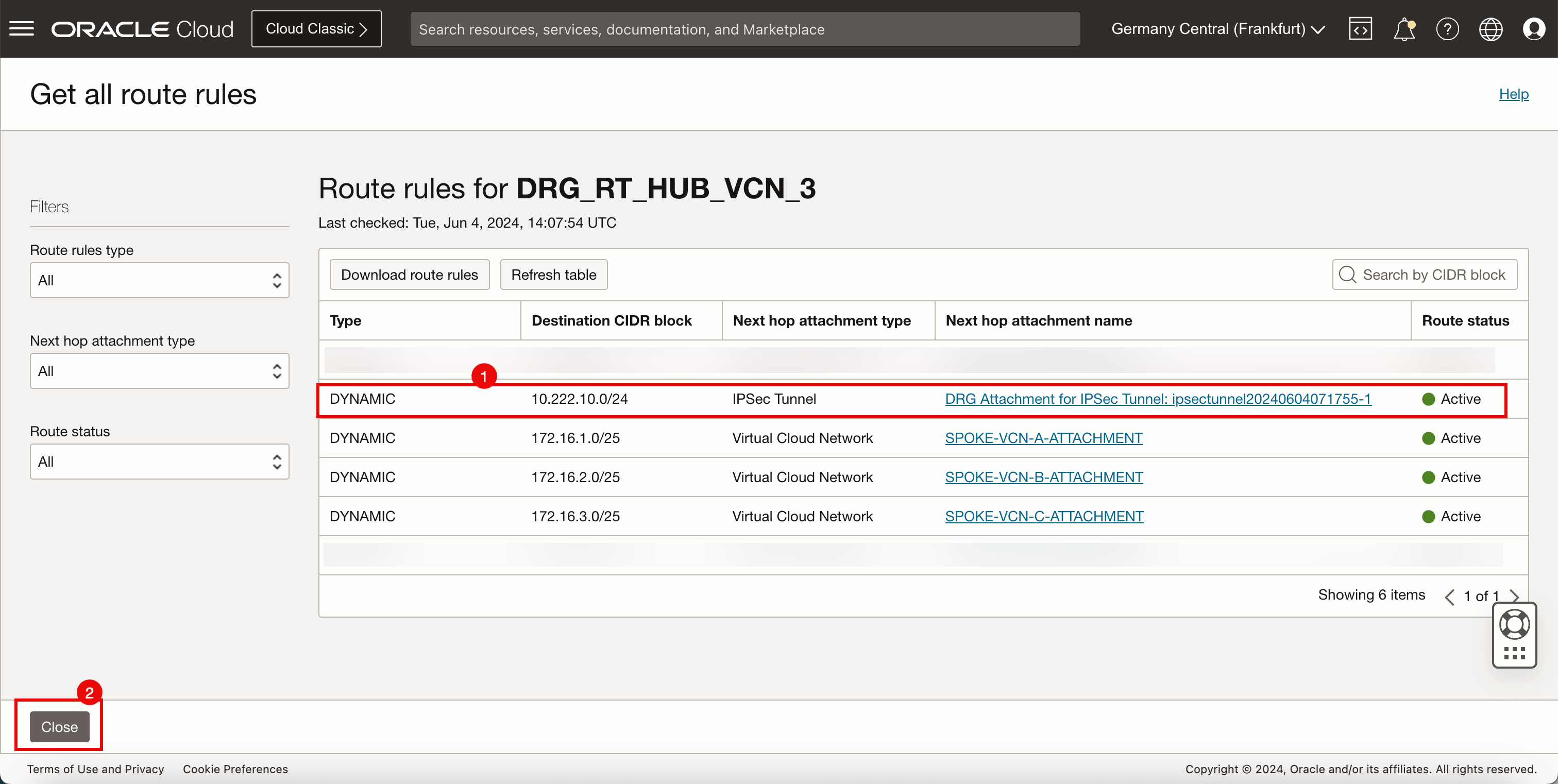

Já importamos a rota na tabela de roteamento do DRG

DRG_RT_HUB_VCN_3.Observação: Esta tabela de roteamento do DRG (

DRG_RT_HUB_VCN_3) e o anexo da tabela de roteamento garantirão que todas as redes dos porta-vozes e locais (IPSec) sejam conhecidas e aprendidas no DRG para que o DRG saiba quais redes estão disponíveis nos porta-vozes e para onde rotear as redes spoke.- Clique em tabelas de roteamento de DRG para verificar.

- Clique na tabela de roteamento

DRG_RT_HUB_VCN_3.

-

Clique em Obter todas as regras de roteamento.

- Observe que a rota do local (

10.222.10.0/24) está visível na tabela. Isso significa que o DRG sabe como acessar a rede local (10.222.10.0/24) que é por meio do túnel IPSec. - Clique em Fechar.

- Observe que a rota do local (

-

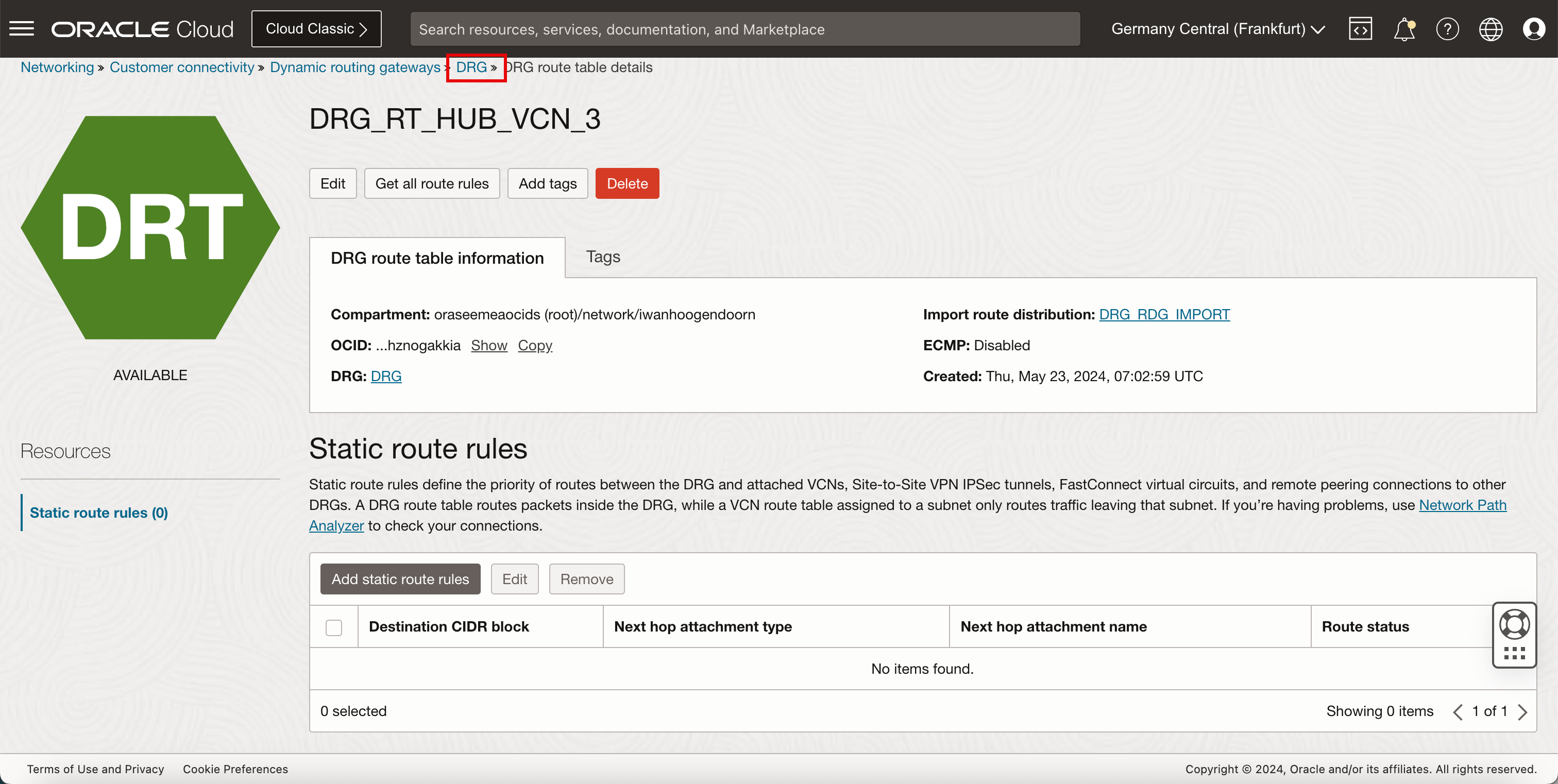

Clique em DRG para retornar à página de detalhes do DRG.

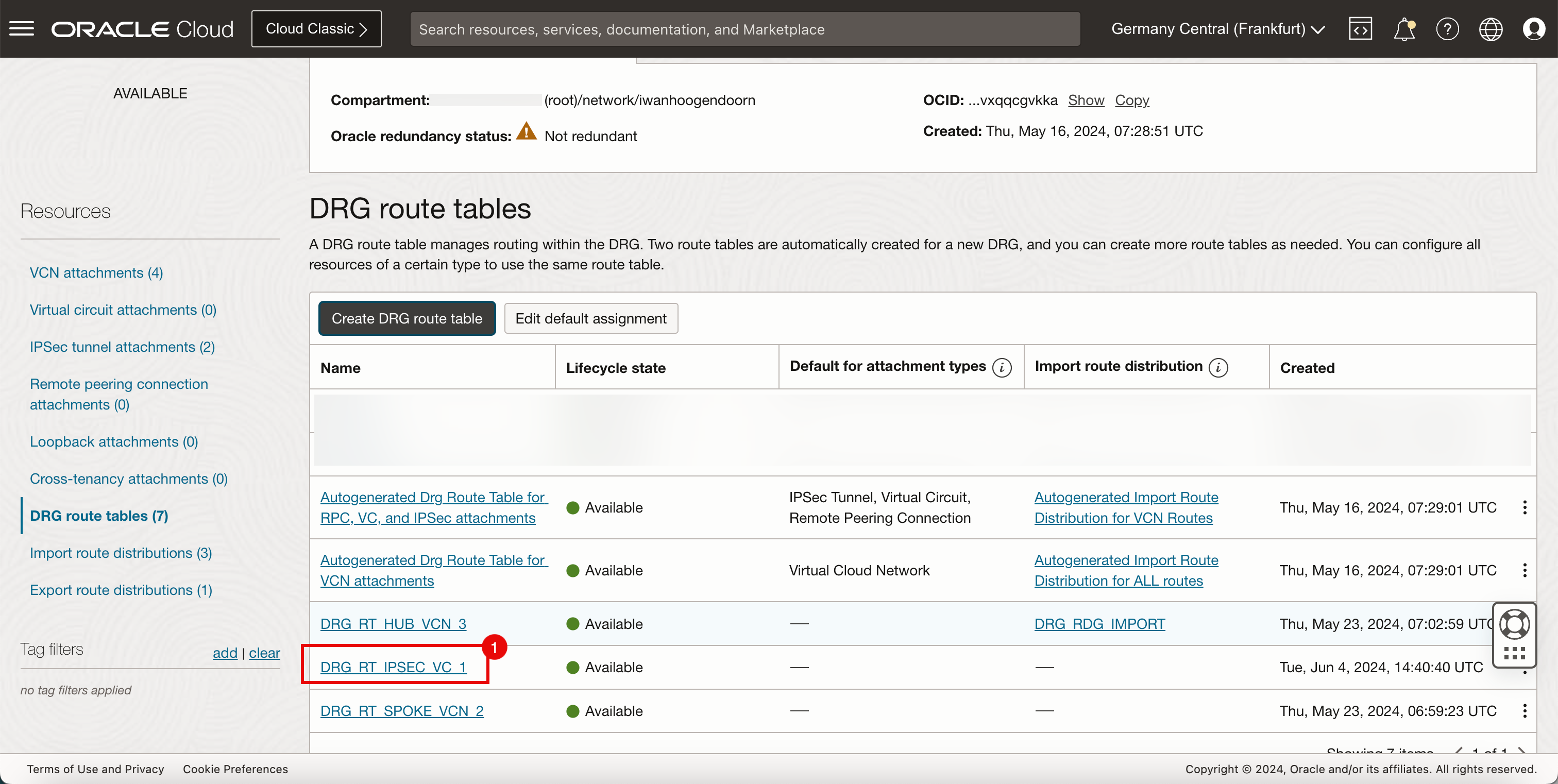

Tarefa 4.2: Criar uma nova Tabela de Roteamento da VCN do Hub e Associar-se ao Anexo do DRG IPSec

-

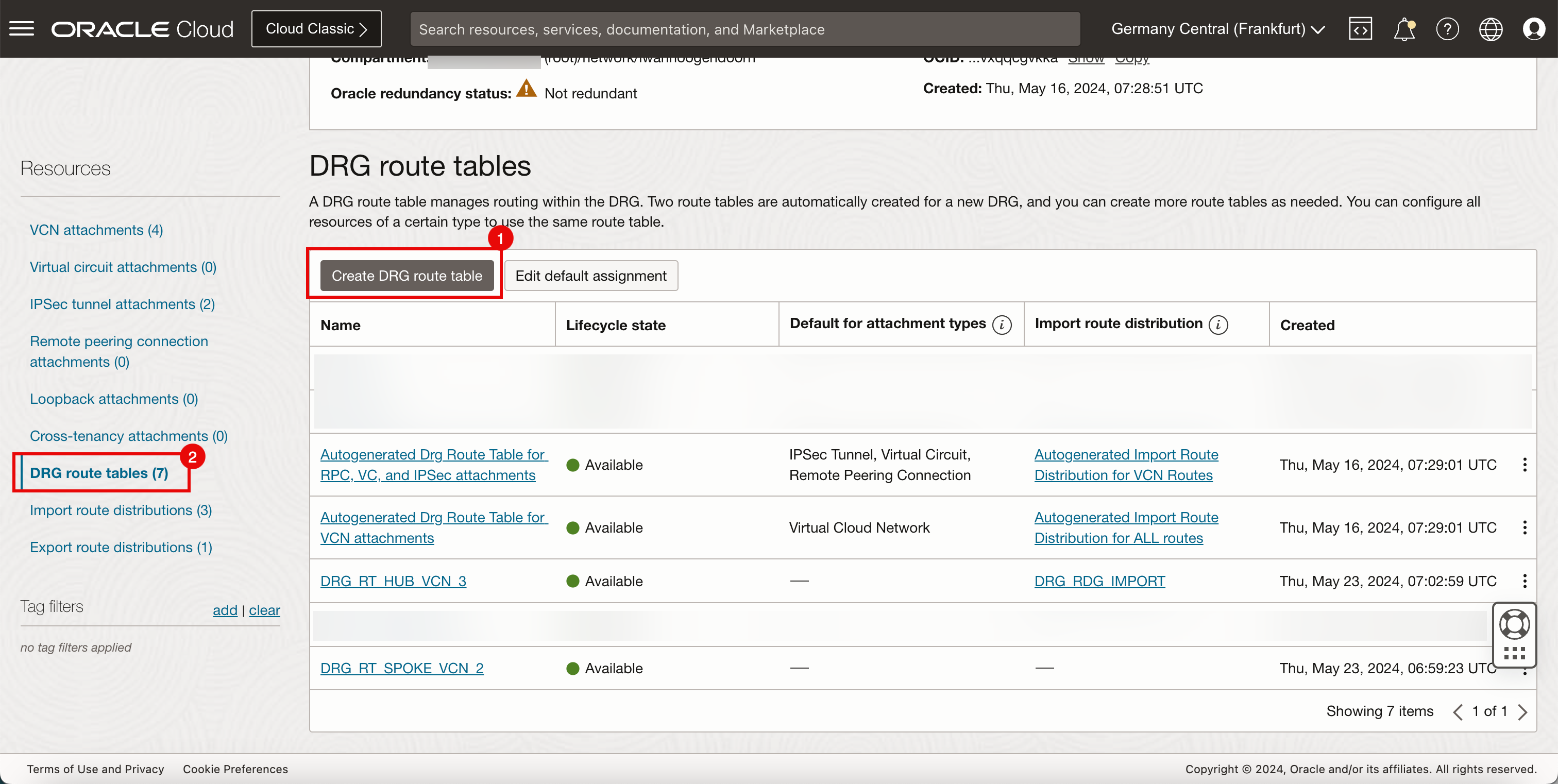

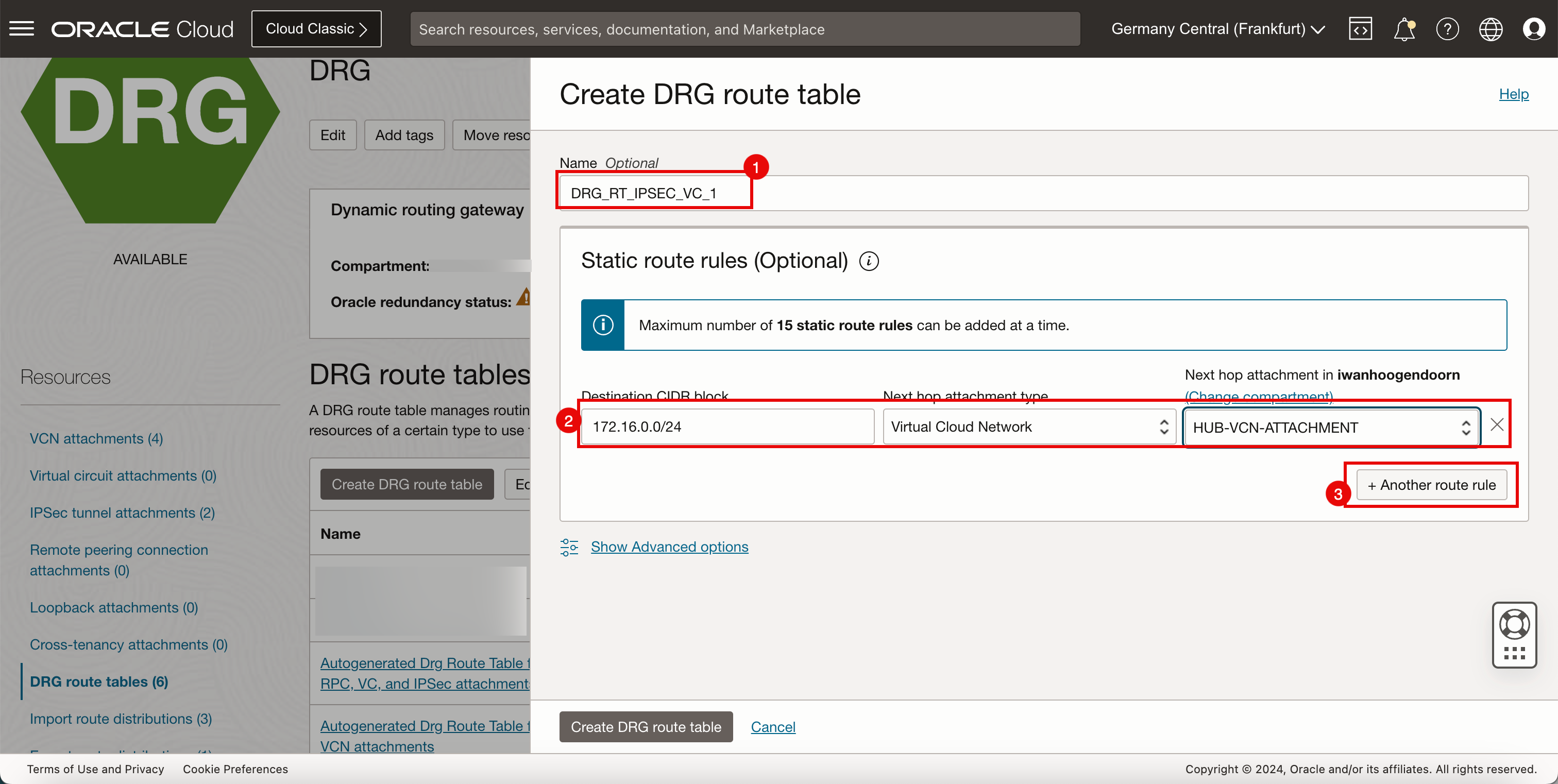

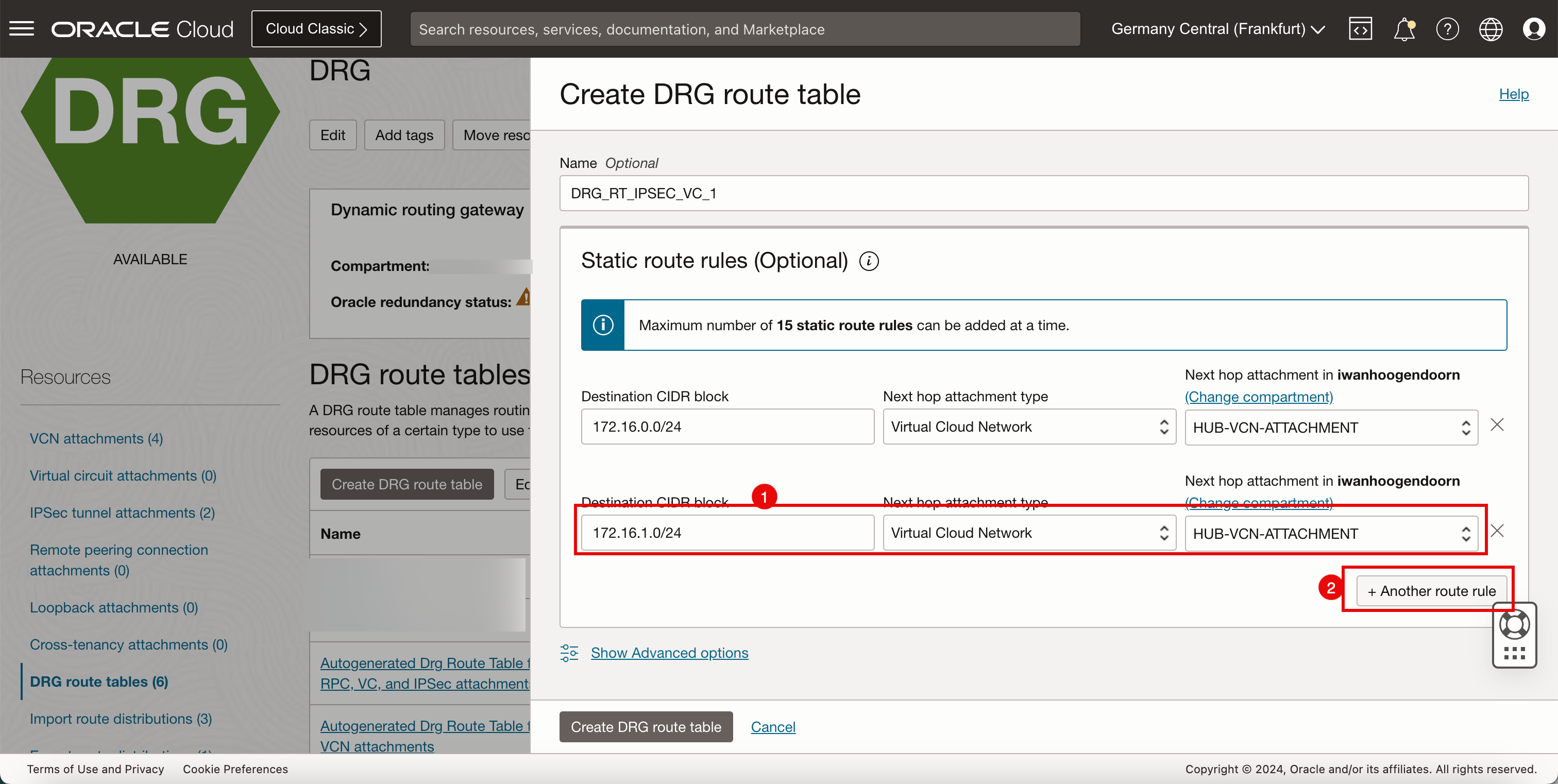

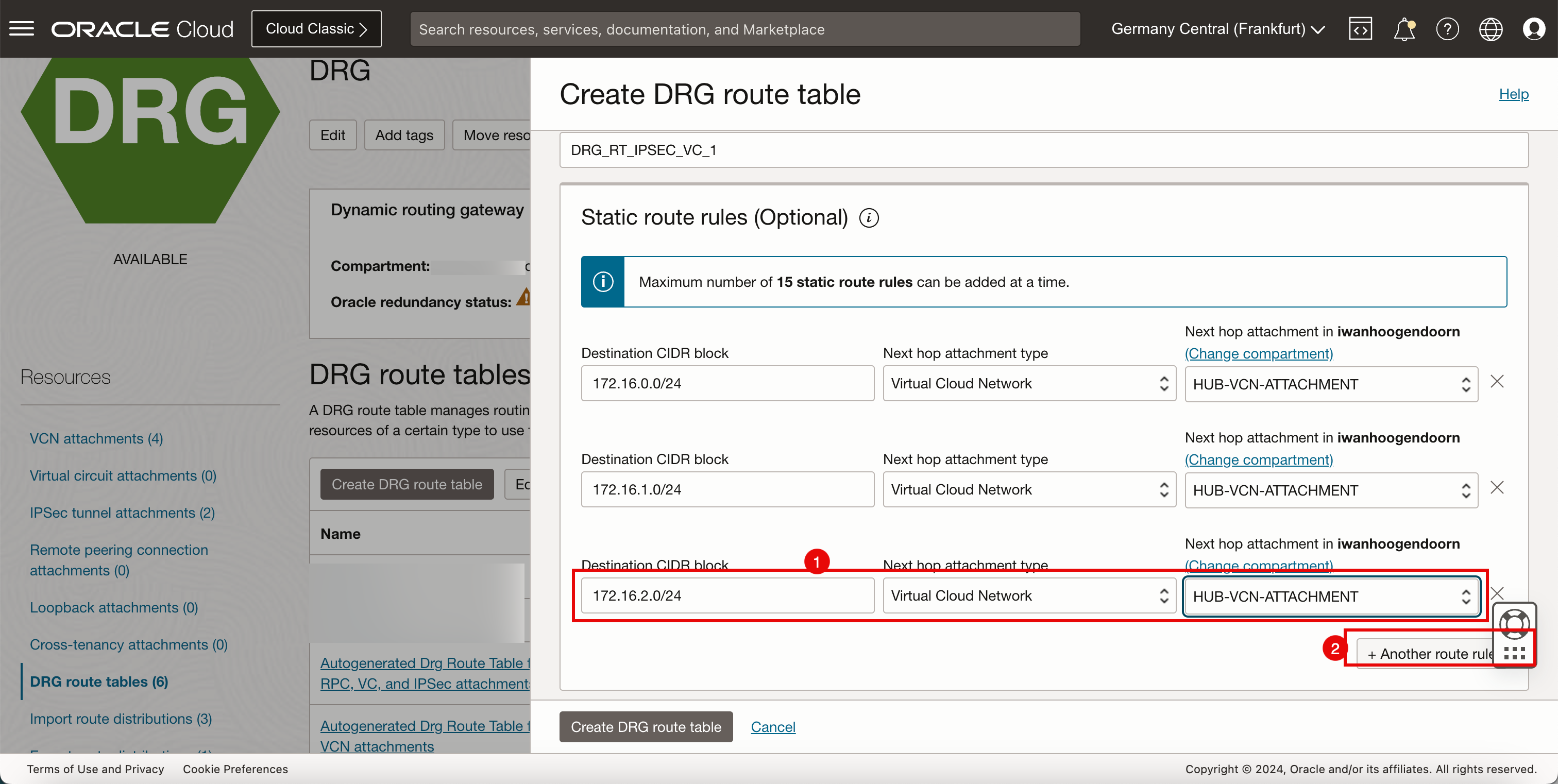

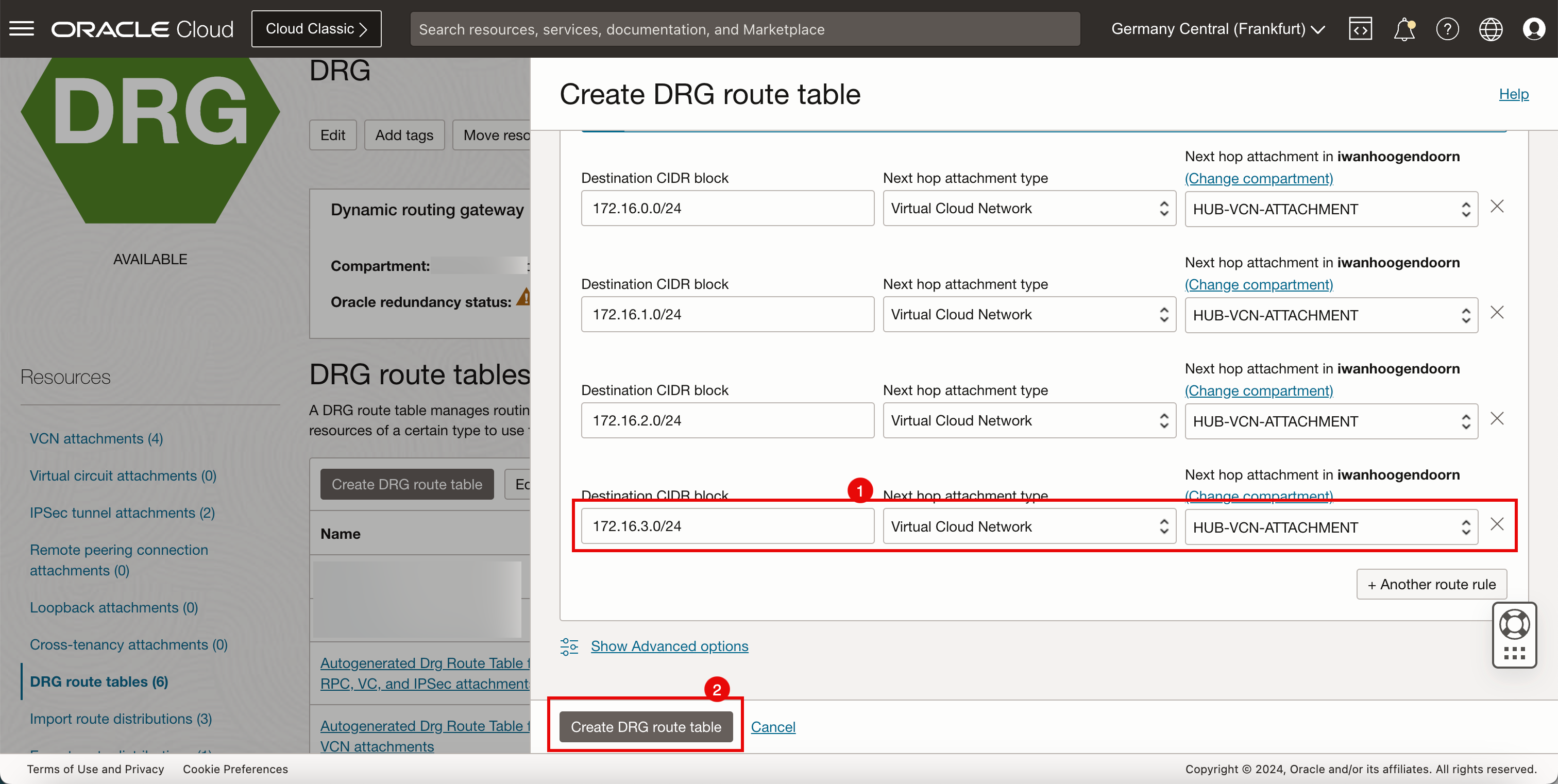

Crie uma nova tabela de roteamento (

DRG_RT_IPSEC_VC_1) no DRG.CIDR de Destino Próximo Tipo de Anexo de Hop Próximo Nome de Anexação de Hop 172.16.0.0/24 Rede Virtual na Nuvem HUB_VCN_ATTACHMENT 172.16.1.0/24 Rede Virtual na Nuvem HUB_VCN_ATTACHMENT 172.16.2.0/24 Rede Virtual na Nuvem HUB_VCN_ATTACHMENT 172.16.3.0/24 Rede Virtual na Nuvem HUB_VCN_ATTACHMENT -

Vá até a Console do OCI.

- Clique em Tabela de roteamento de DRG.

- Clique em Criar tabela de roteamento do DRG.

- Informe o Nome da tabela de roteamento do DRG.

- Em Regra de roteamento estático, digite as informações a seguir para adicionar uma nova regra estática.

- Bloco CIDR de Destino: Digite

172.16.0.0/24. - Tipo de anexo de próximo salto: Selecione Rede Virtual na Nuvem.

- Próximo anexo de salto: Selecione a VCN do hub.

- Bloco CIDR de Destino: Digite

- Clique em + Outra Regra.

- Adicione uma nova regra estática.

- Bloco CIDR de Destino: Digite

172.16.1.0/24. - Tipo de anexo de próximo salto: Selecione Rede Virtual na Nuvem.

- Próximo anexo de salto: Selecione a VCN do hub.

- Bloco CIDR de Destino: Digite

- Clique em + Outra Regra.

- Adicione uma nova regra estática.

- Bloco CIDR de Destino: Digite

172.16.2.0/24. - Tipo de anexo de próximo salto: Selecione Rede Virtual na Nuvem.

- Próximo anexo de salto: Selecione a VCN do hub.

- Bloco CIDR de Destino: Digite

- Clique em + Outra Regra.

- Adicione uma nova regra estática.

- Bloco CIDR de Destino: Digite

172.16.3.0/24. - Tipo de anexo de próximo salto: Selecione Rede Virtual na Nuvem.

- Próximo anexo de salto: Selecione a VCN do hub.

- Bloco CIDR de Destino: Digite

- Clique em Criar tabela de roteamento do DRG.

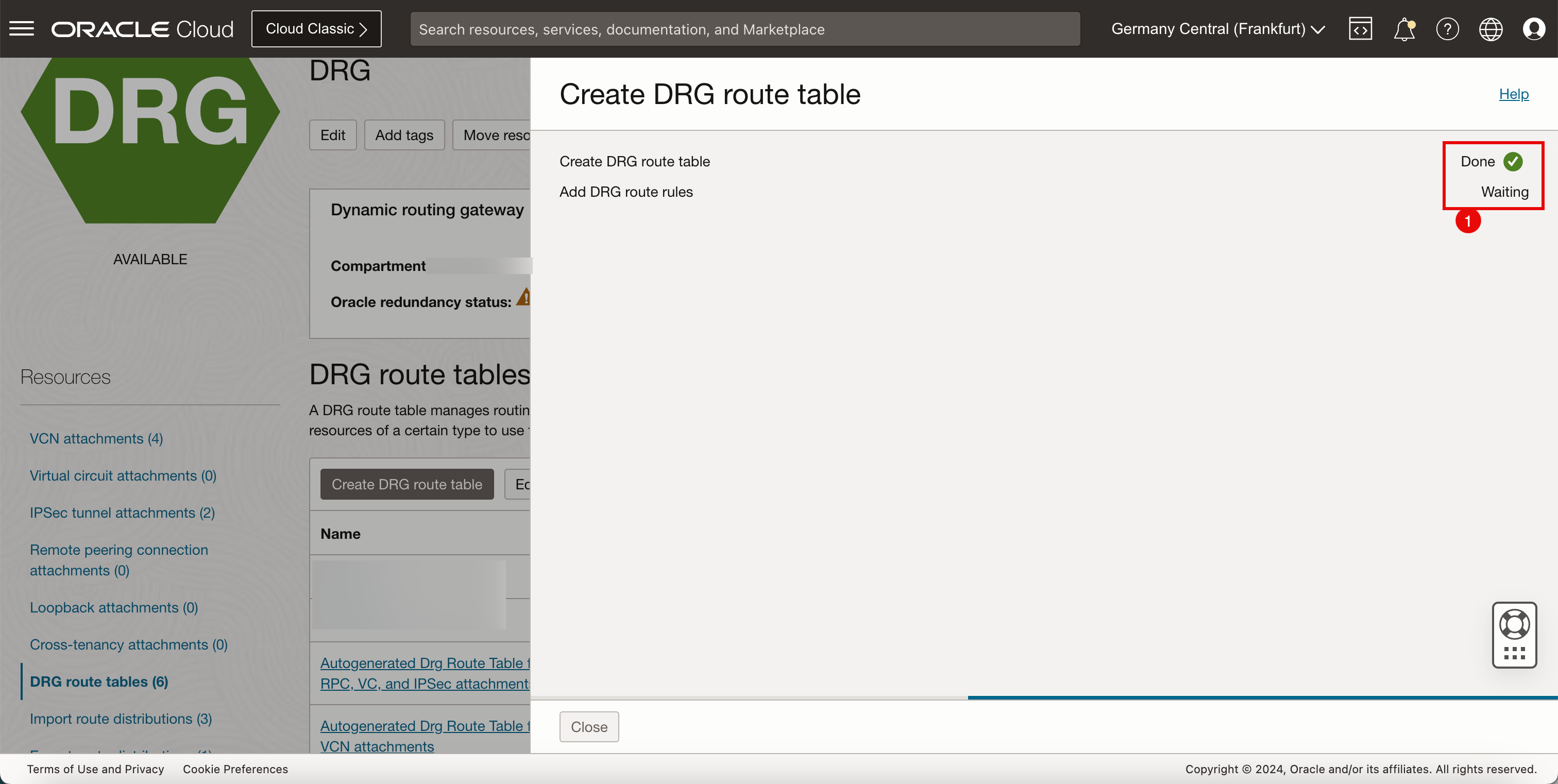

-

Após alguns minutos, a tabela de roteamento será criada.

- Observe que a nova tabela de roteamento do DRG (

DRG_RT_IPSEC_VC_1) é criada.

- Observe que a nova tabela de roteamento do DRG (

-

A imagem a seguir ilustra a representação visual do que criamos até agora.

-

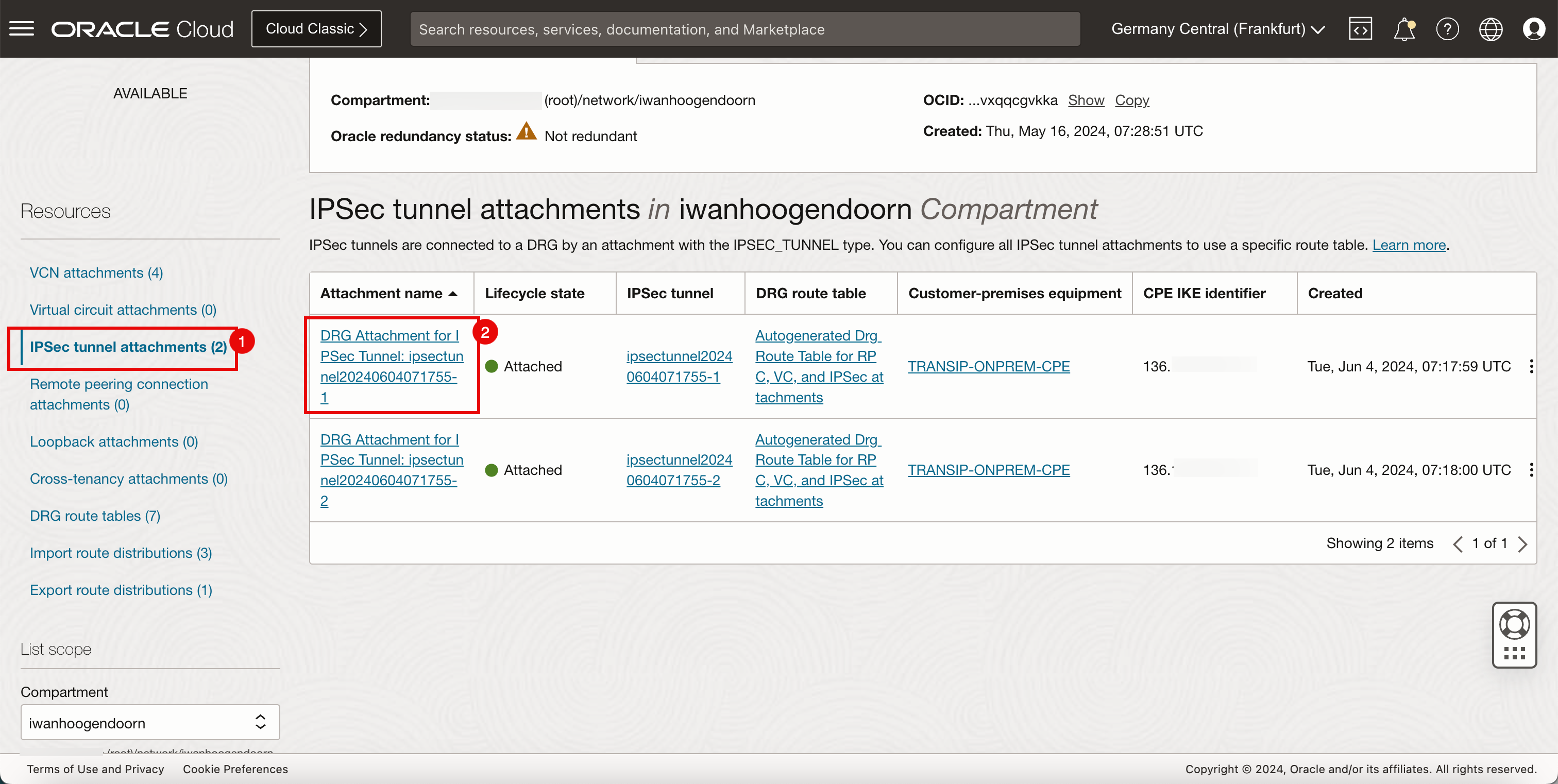

Precisamos associar/anexar/vincular a tabela de roteamento aos anexos de túnel IPSec do DRG.

Observação: Esta tabela de roteamento do DRG (

DRG_RT_IPSEC_VC_1) e o anexo da tabela de roteamento garantirão que todas as redes dos porta-vozes estejam acessíveis no local. Essa também é uma maneira de controlar o roteamento e permitir apenas o roteamento para os raios para os quais você deseja rotear.- Clique em IPSec anexos de túnel.

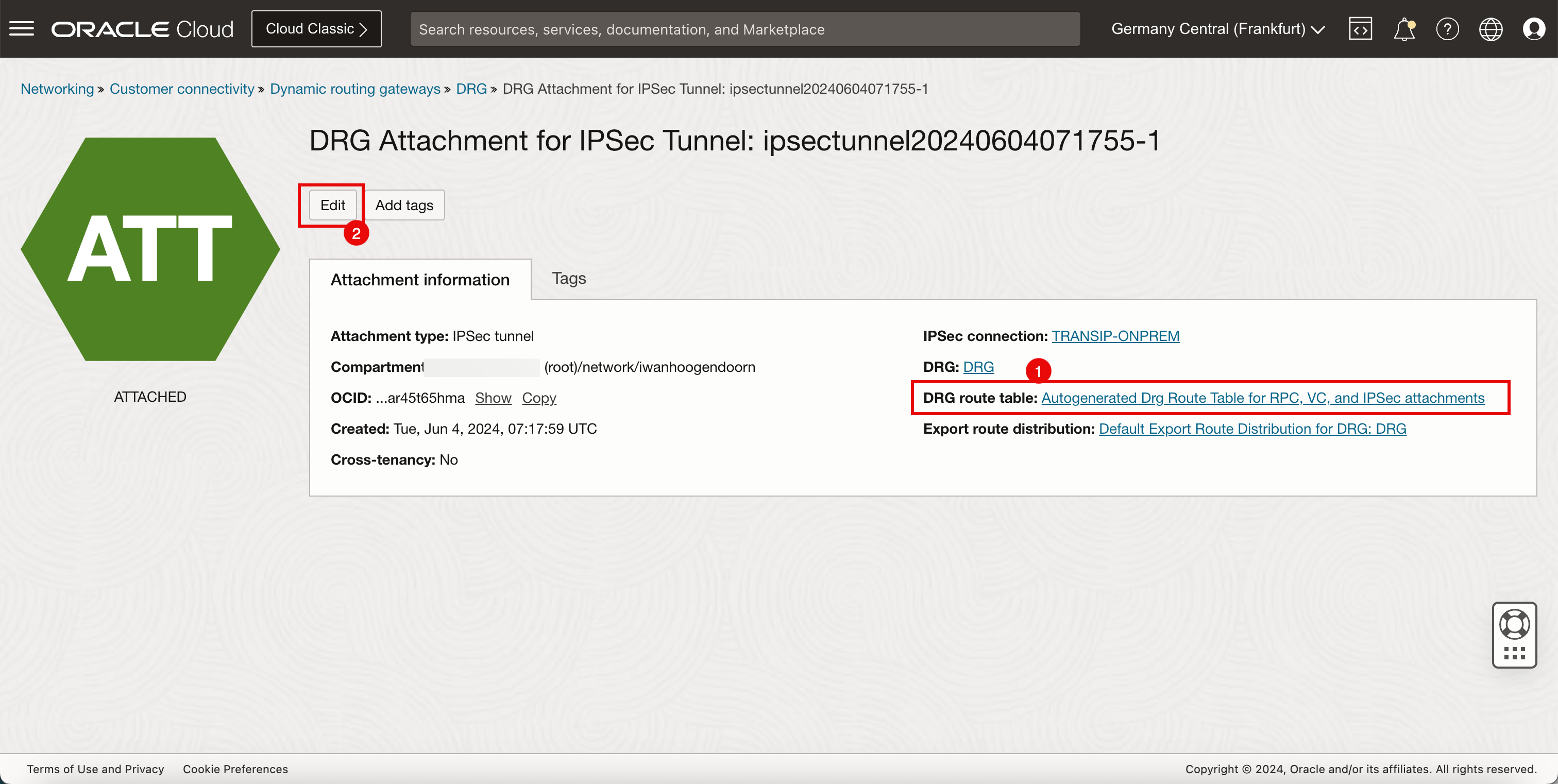

- Clique no primeiro anexo.

- Observe que o anexo IPSec está usando a tabela de roteamento do DRG padrão gerada automaticamente.

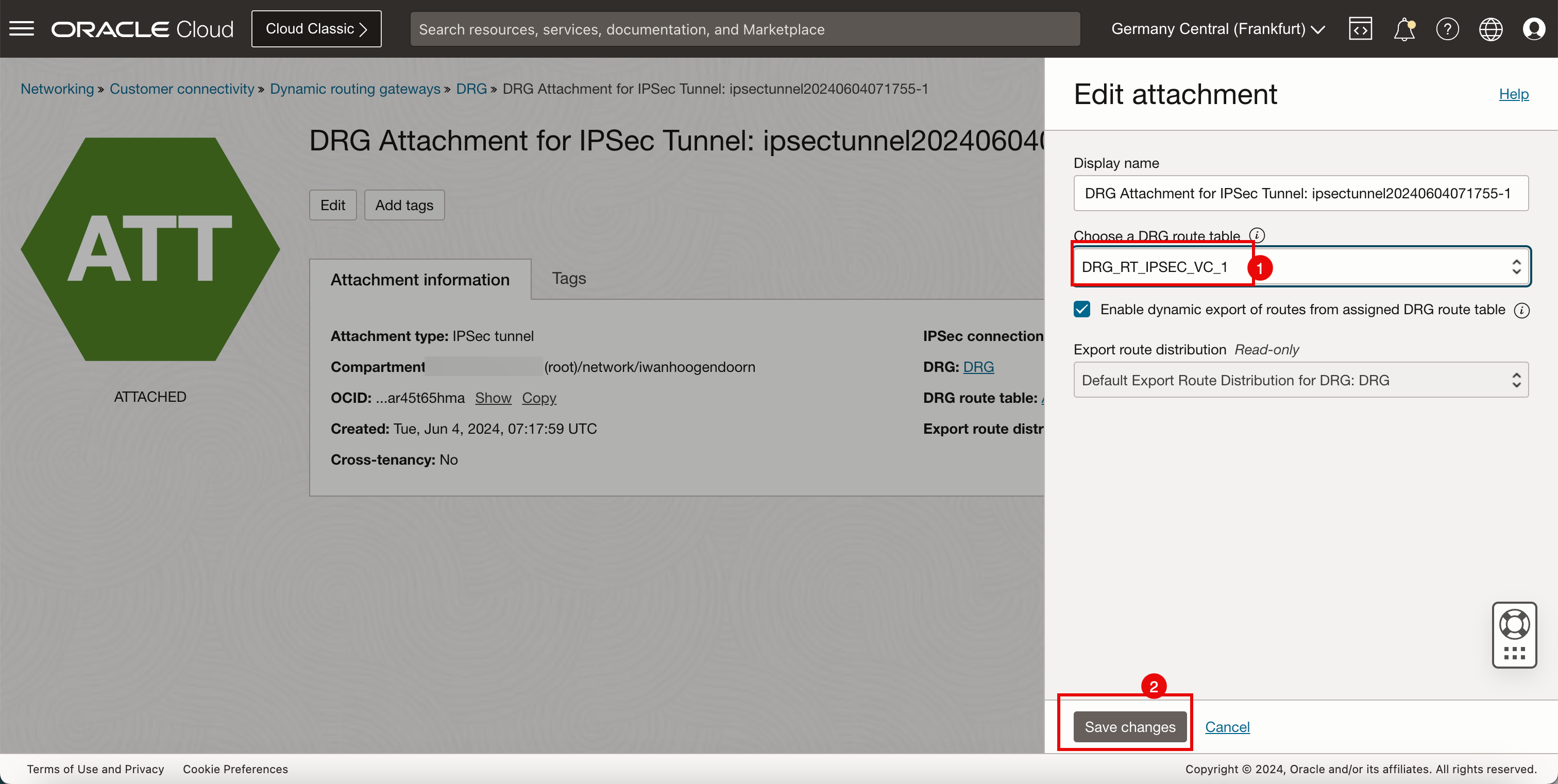

- Clique em Editar.

- Selecione a tabela de roteamento do DRG criada acima (

DRG_RT_IPSEC_VC_1). - Clique em Salvar alterações.

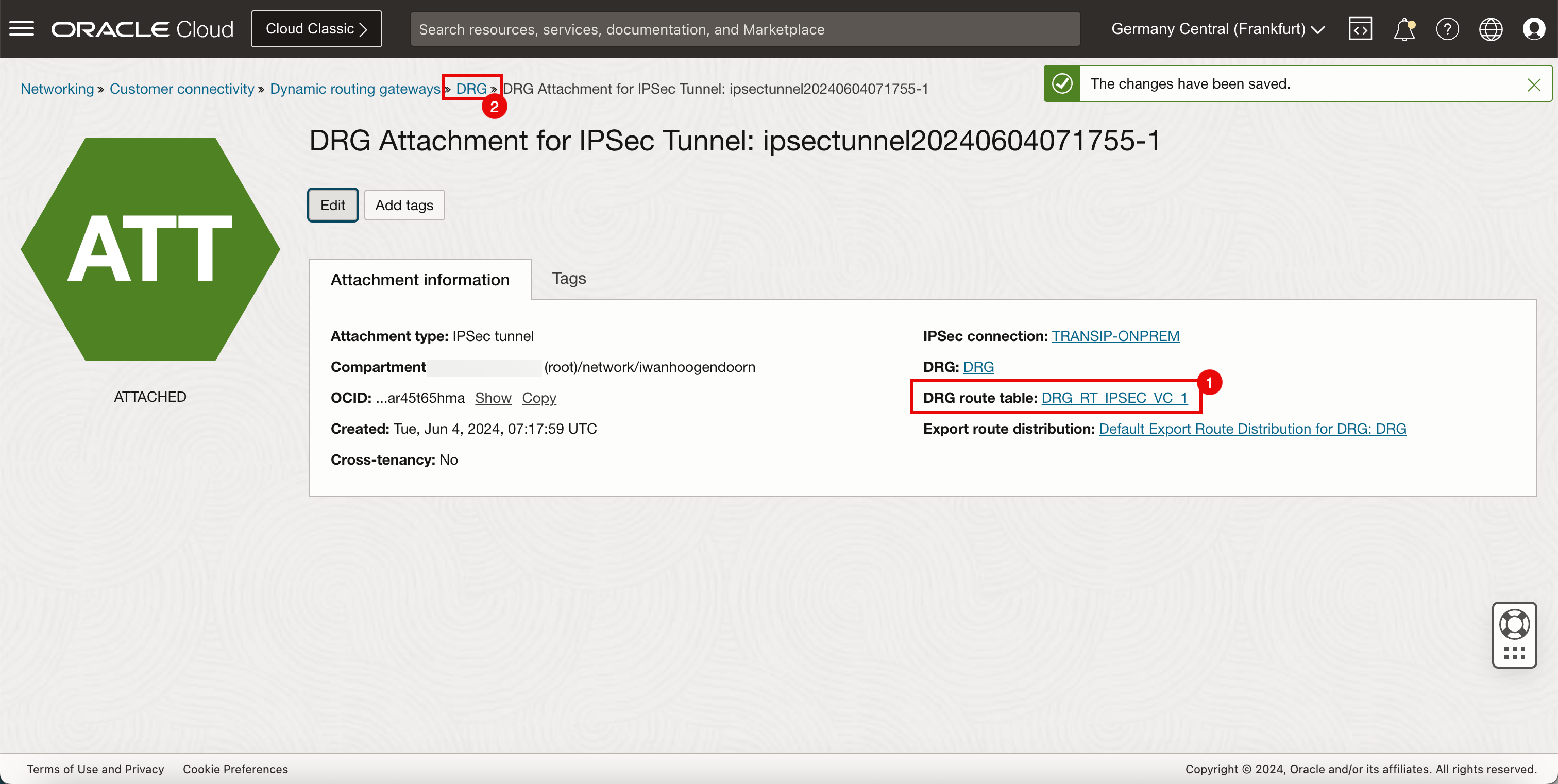

- Observe que uma nova tabela de roteamento do DRG está ativa no anexo IPSec do primeiro túnel IPSec.

- Clique em DRG para retornar à página de detalhes do DRG.

-

A imagem a seguir ilustra a representação visual do que criamos até agora.

Observação: Não atualizaremos a tabela de roteamento do DRG no segundo anexo de túnel IPSec, pois não usamos o segundo túnel neste tutorial.

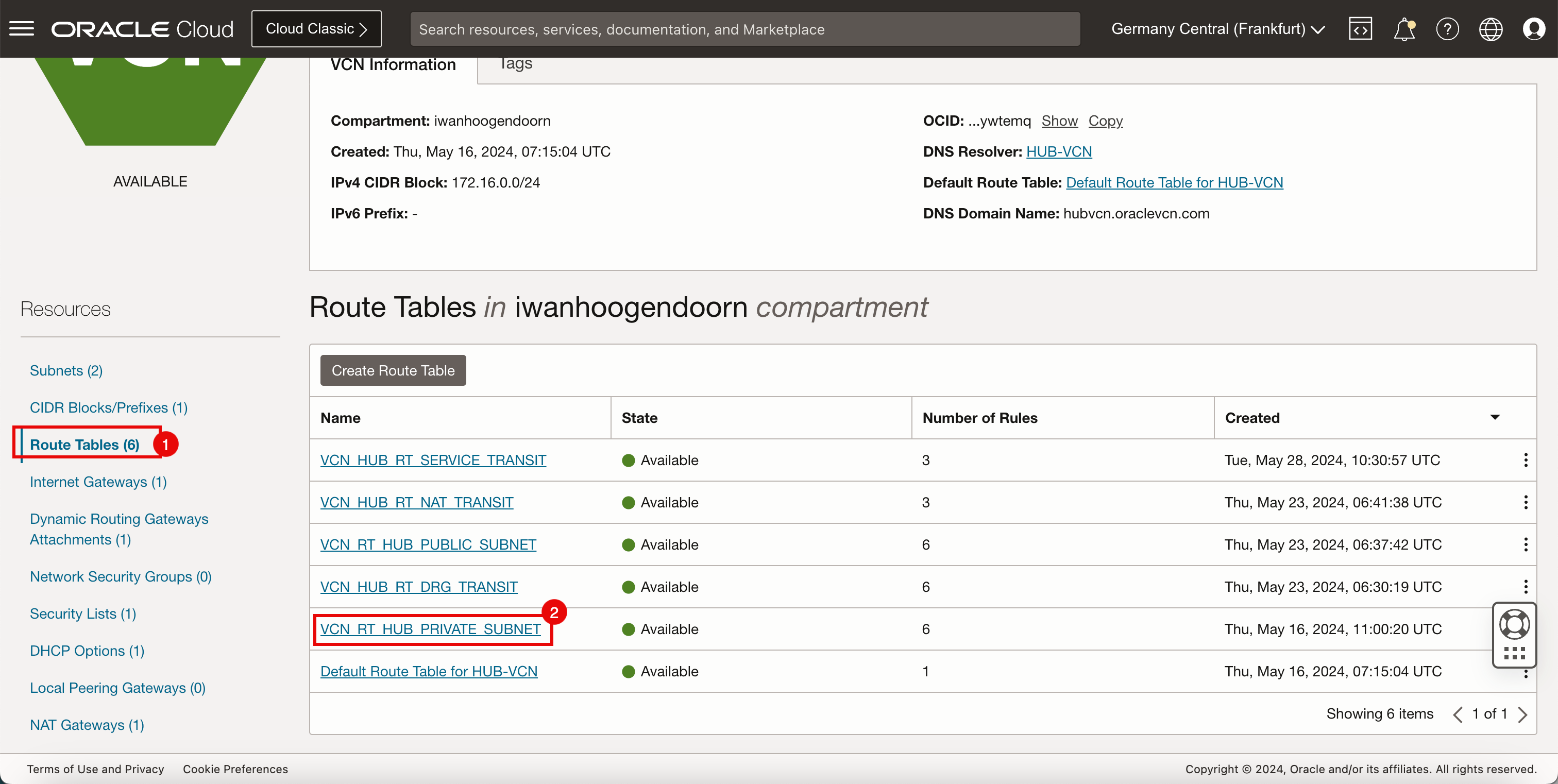

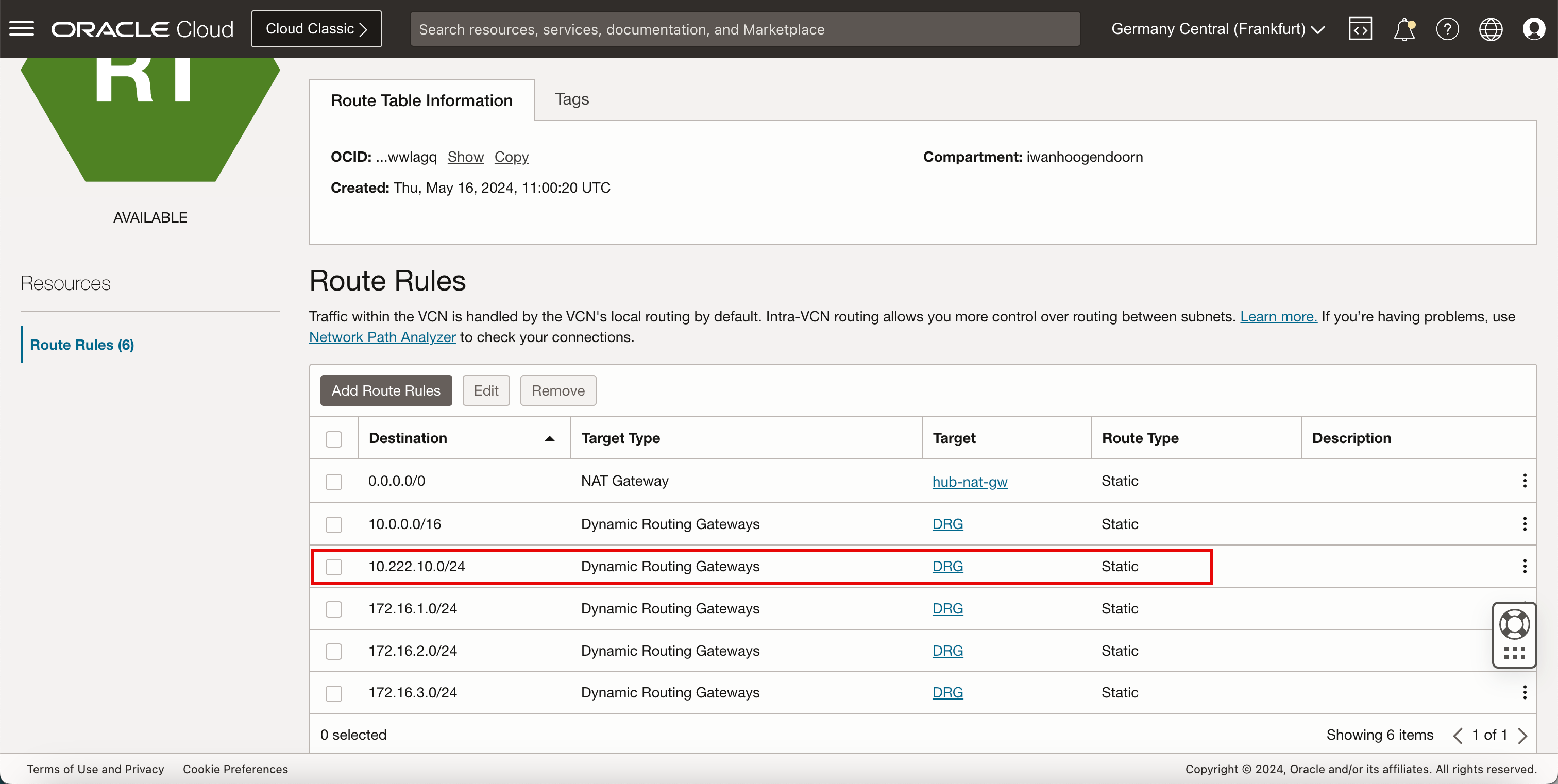

Tarefa 4.3: Atualizar a Tabela de Roteamento de Sub-rede Privada da VCN do Hub

A última tabela de roteamento a ser atualizada é a tabela de roteamento da VCN associada à sub-rede privada na VCN hub.

-

Atualize a tabela de roteamento (

VCN_RT_HUB_PRIVATE_SUBNET) na VCN hub.Adicione a rede local à tabela (

VCN_RT_HUB_PRIVATE_SUBNET).Destino Tipo de Alvo Target Tipo de Rota 0.0.0.0/0 Gateway NAT hub-nat-gw Estática 172.16.1.0/24 Gateway de Rota Dinâmica DRG Estática 172.16.2.0/24 Gateway de Rota Dinâmica DRG Estática 172.16.3.0/24 Gateway de Rota Dinâmica DRG Estática 10.222.10.0/24 Gateway de Rota Dinâmica DRG Estática Observação: Essa tabela de roteamento da VCN (

VCN_RT_HUB_PRIVATE_SUBNET) roteará o tráfego destinado à rede IPSec de porta-vozes e local para o firewall. O tráfego destinado à internet (todo o tráfego que não seja redes spoke) para o gateway NAT também será roteado por essa tabela de roteamento. -

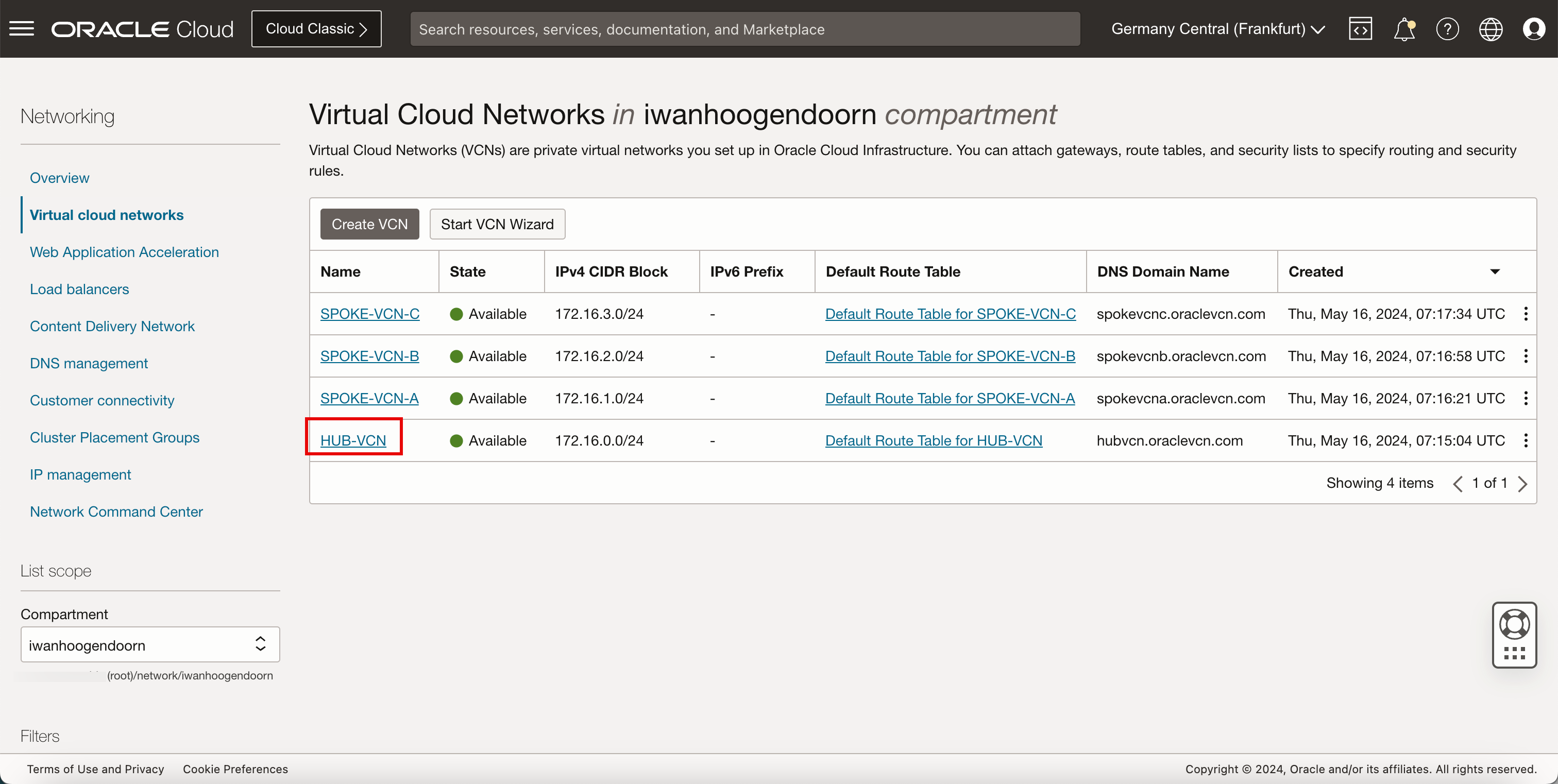

Vá até a Console do OCI.

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

- Clique em Rede.

- Clique em Redes virtuais na nuvem.

-

Clique na VCN do hub.

- Clique em Tabela de Roteamento.

- Clique na tabela de roteamento

VCN_RT_HUB_PRIVATE_SUBNET.

-

Já adicionei a nova regra de roteamento. Portanto, certifique-se de adicioná-la. Quando você adicionar com sucesso a regra de roteamento, ela deverá ter esta aparência.

-

A imagem a seguir ilustra a representação visual do que criamos até agora.

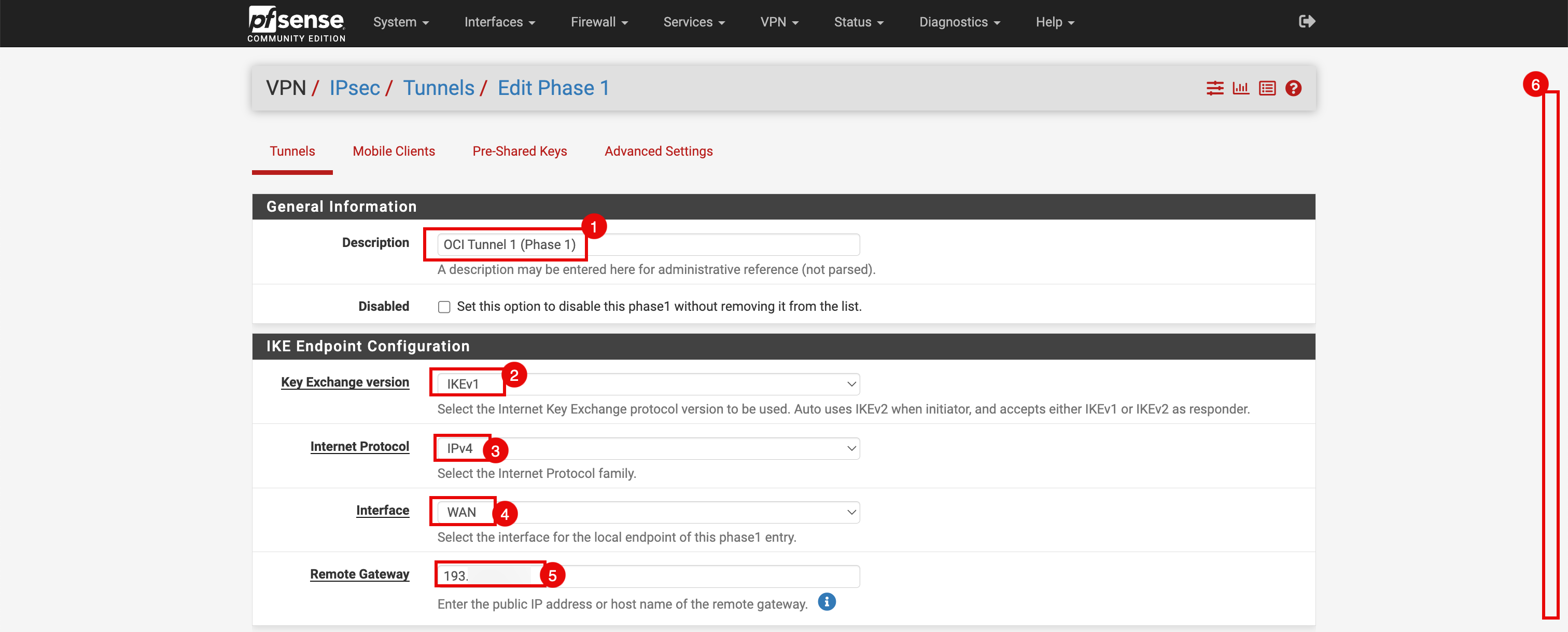

Tarefa 5: Criar uma VPN Site a Site no Local usando pfSense

Configuramos o lado do OCI do túnel IPSec. Vamos configurar o lado local. Estamos usando um firewall pfSense como ponto final de encerramento IPSec.

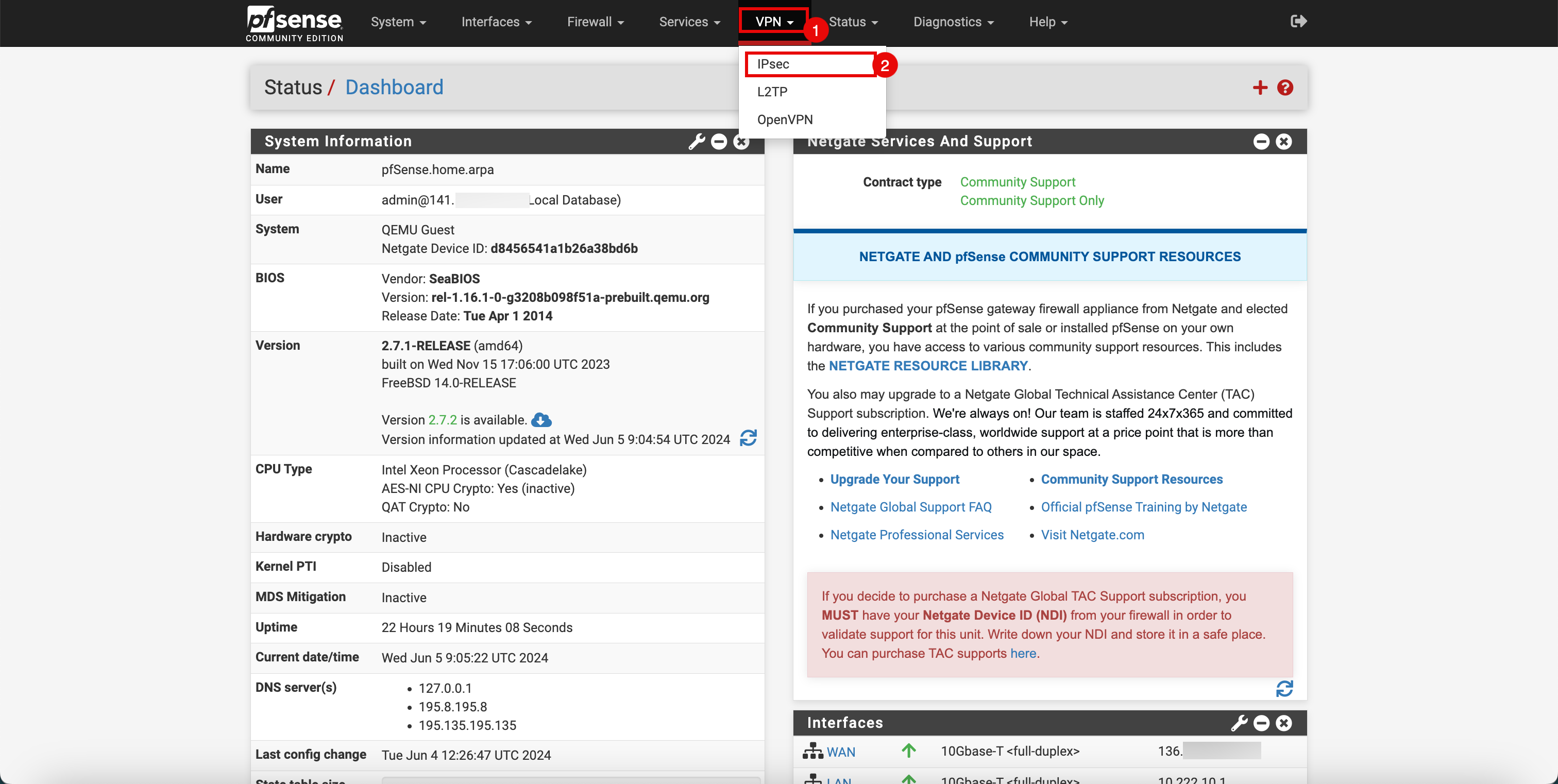

Tarefa 5.1: Criar o Túnel IPSec (Fase 1 ISAKMP)

-

Vá para o portal pfSense.

- Clique no menu suspenso VPN.

- Clique em IPSec.

- Clique em Túneis.

- Clique em + Adicionar P1.

- Digite uma Descrição.

- Em Versão do intercâmbio de chaves, selecione IKEv1.

- Em Protocolo de Internet, selecione IPv4.

- Em Interface, selecione WAN.

- Em Gateway Remoto, informe o endereço IP público, que pode ser recuperado na Console do OCI. Vá para Rede, Conectividade do Cliente, VPN Site a Site e clique em VPN.

- Rolar para Baixo.

-

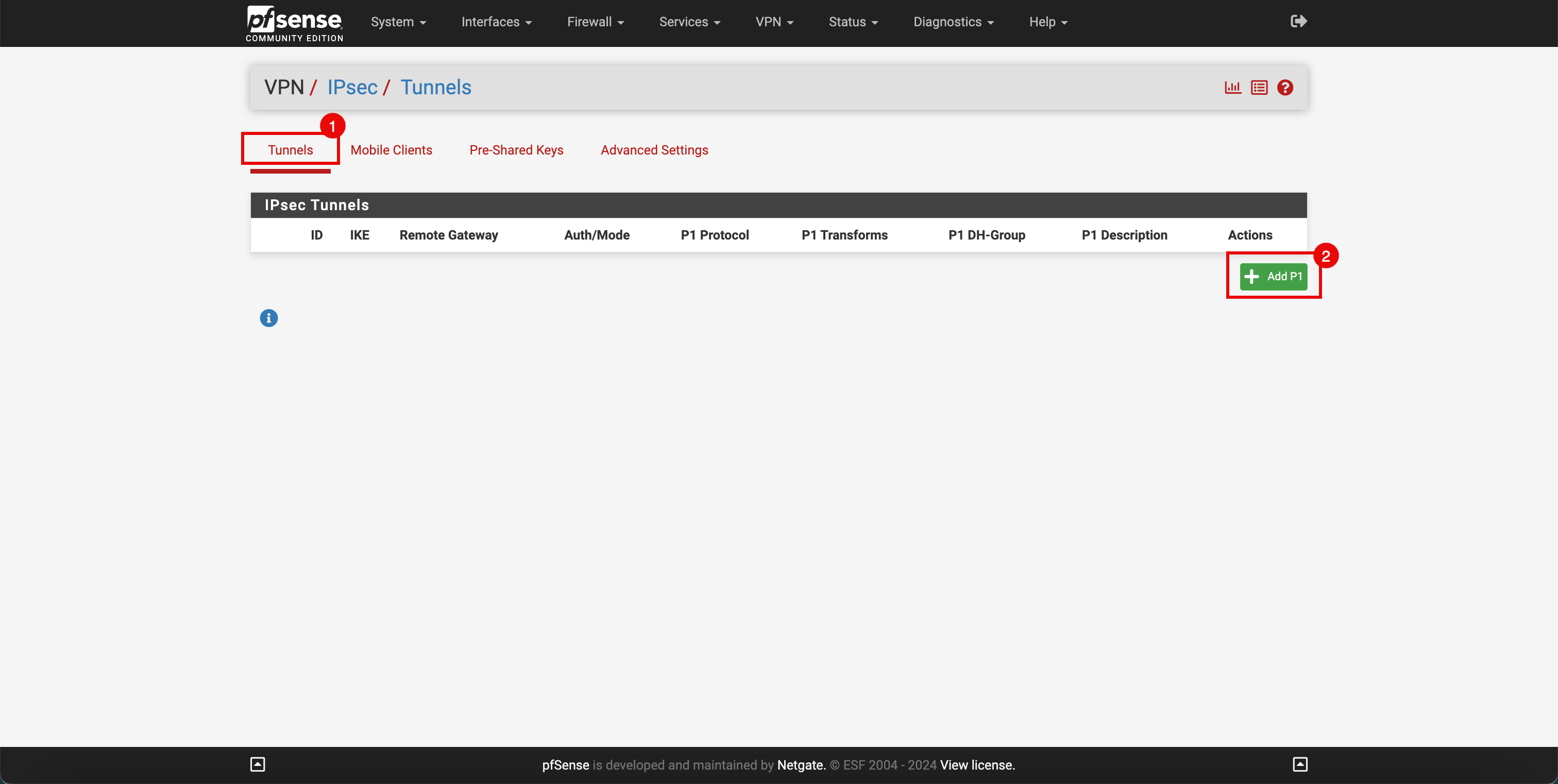

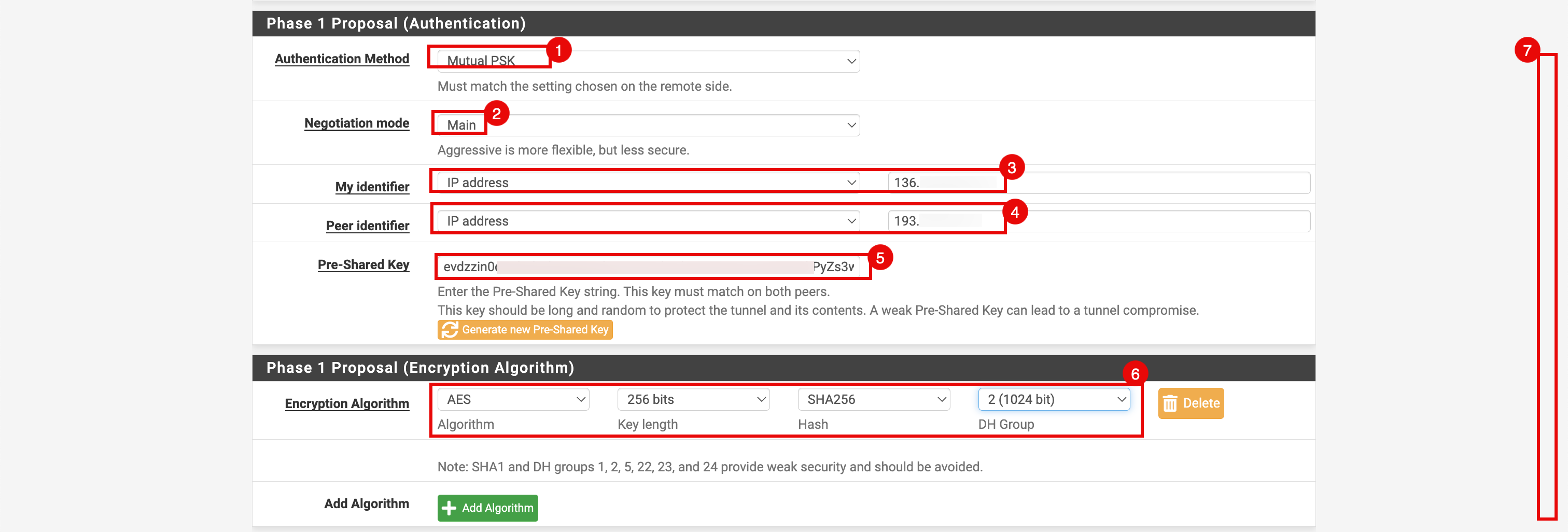

Na seção Proposta da Fase 1, especifique as informações a seguir.

- Em Método de Autenticação, selecione PSK Mútuo.

- Em Modo de negociação, selecione Principal.

- Em Meu Identificador, selecione Endereço IP e informe seu endereço IP público local do lado local recuperado na Tarefa 3.

- Em Identificador de Par, selecione Endereço IP e digite seu endereço IP público remoto do lado do OCI.

- Informe a Chave secreta (Pré) Compartilhada recuperada na Tarefa 3.

- Configure o Algoritmo de Criptografia:

- Algoritmo: Selecione AES.

- Tamanho da Chave: Selecione256 bits.

- Hash: Selecione SHA256.

- Grupo DH: Selecione 2 (1024 bits). - Role para baixo.

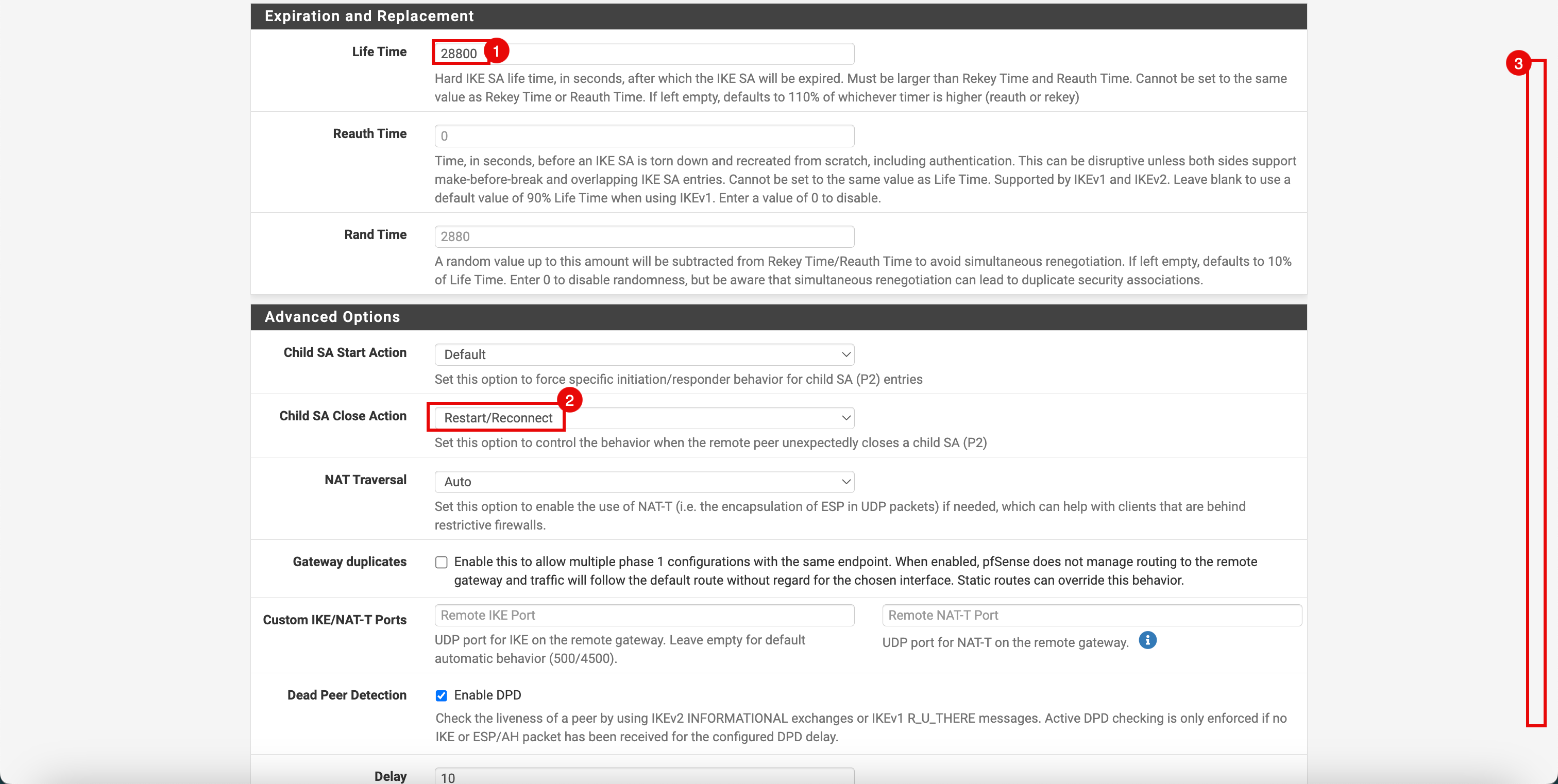

- Em Tempo de Vida, digite

28800segundos. - Em Ação de Fechamento do Acordo de Serviço Filho, selecione Reiniciar/Reconectar.

- Rolar para Baixo.

-

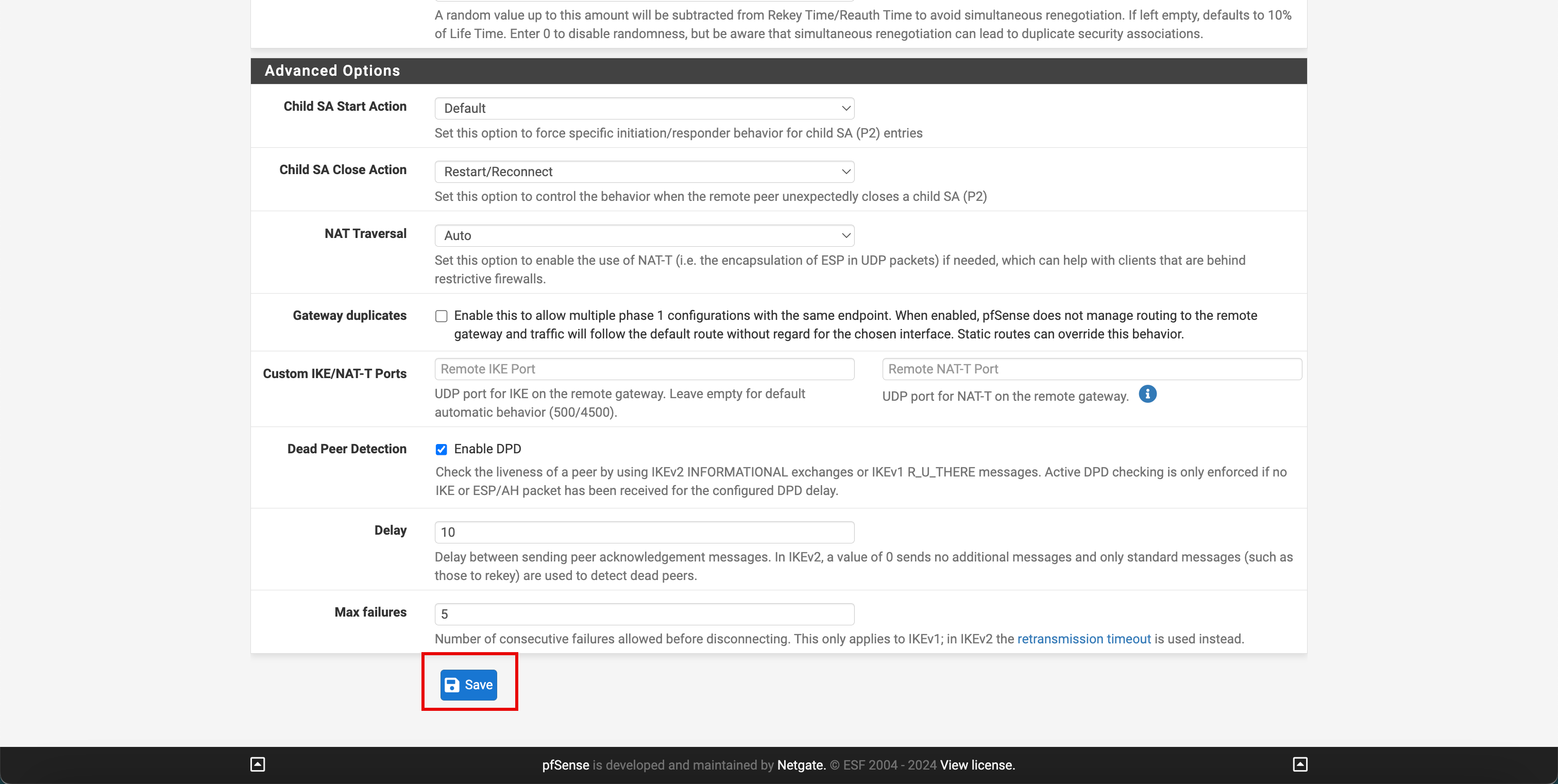

Clique em Salvar.

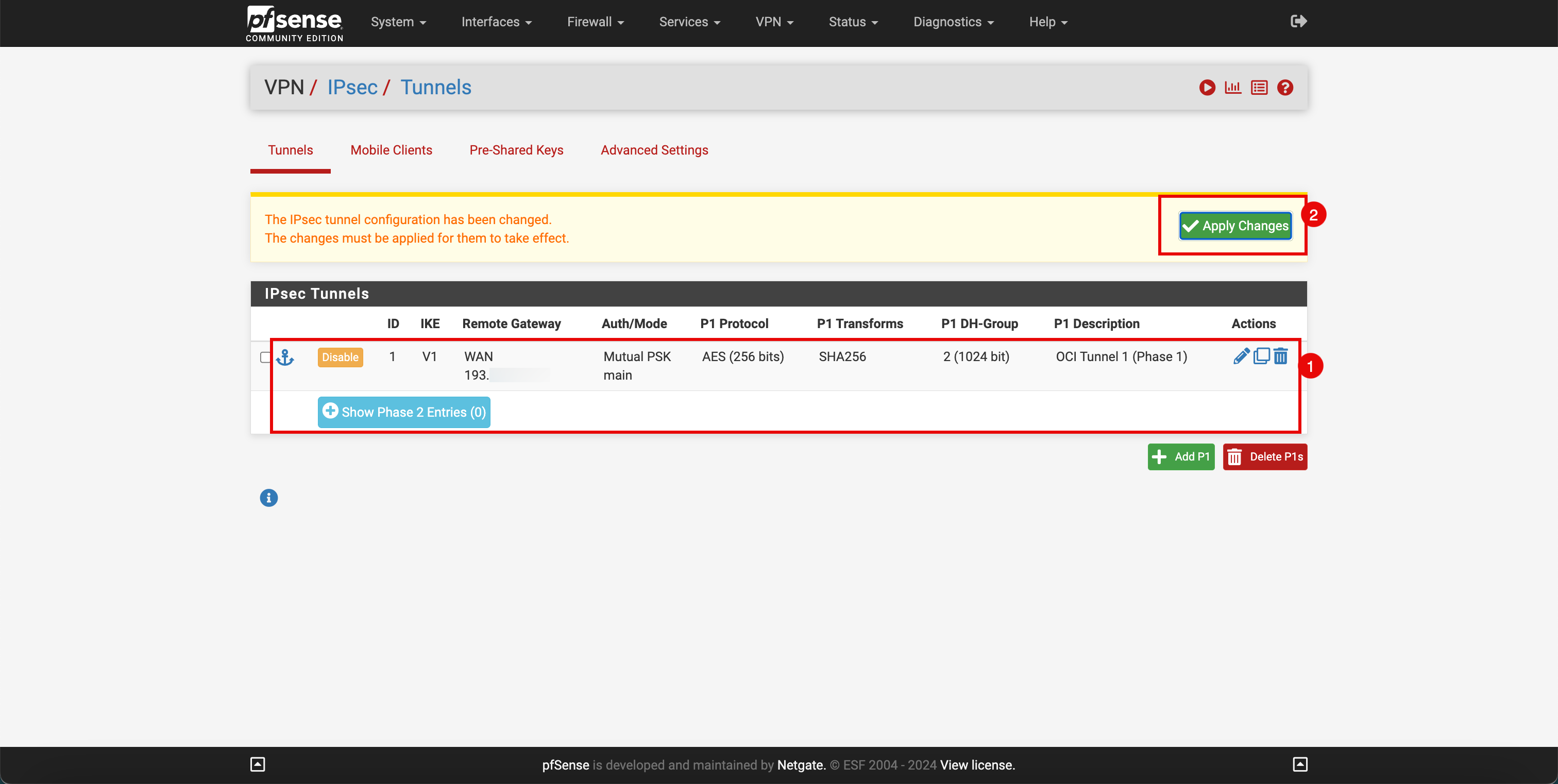

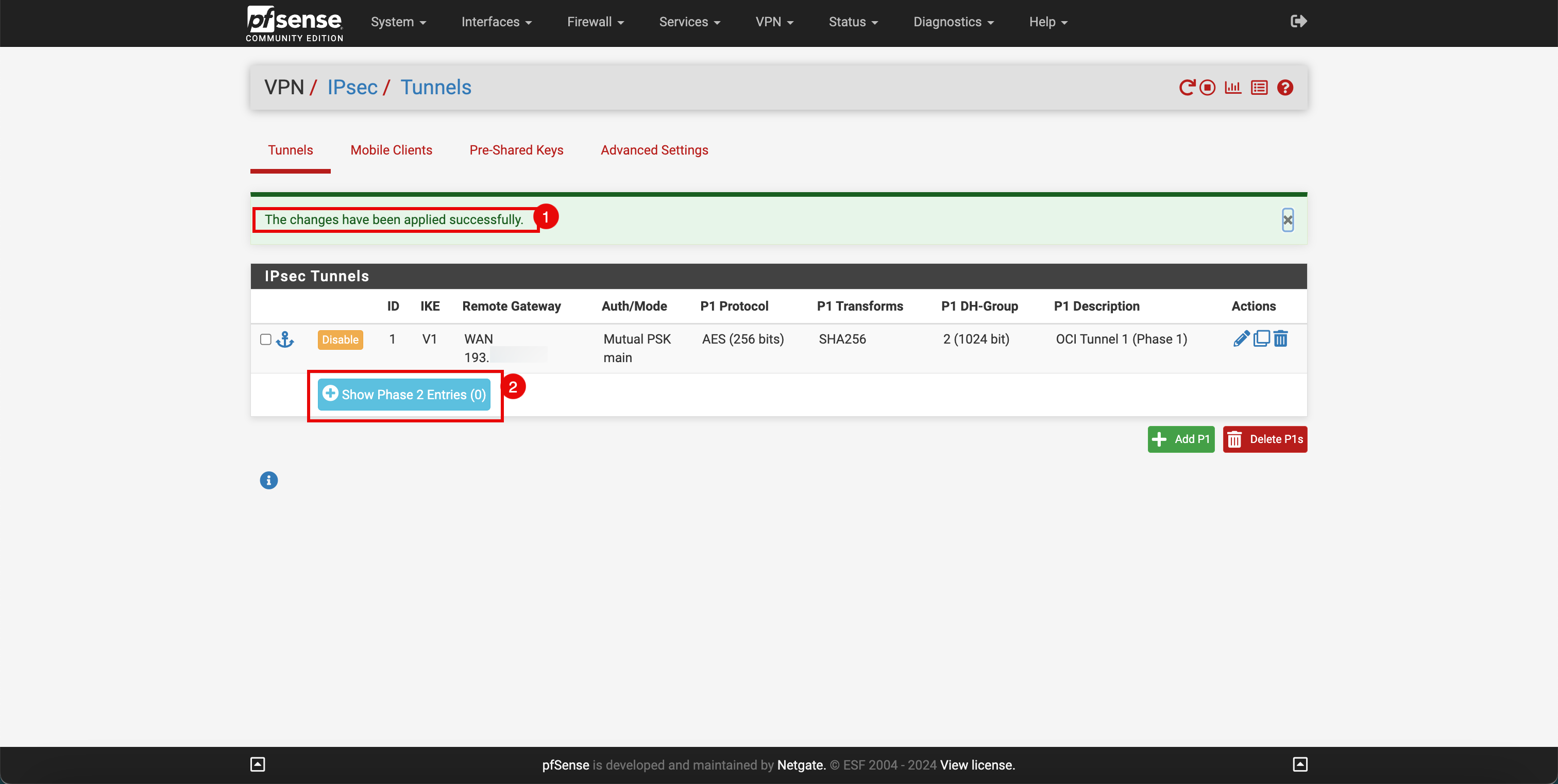

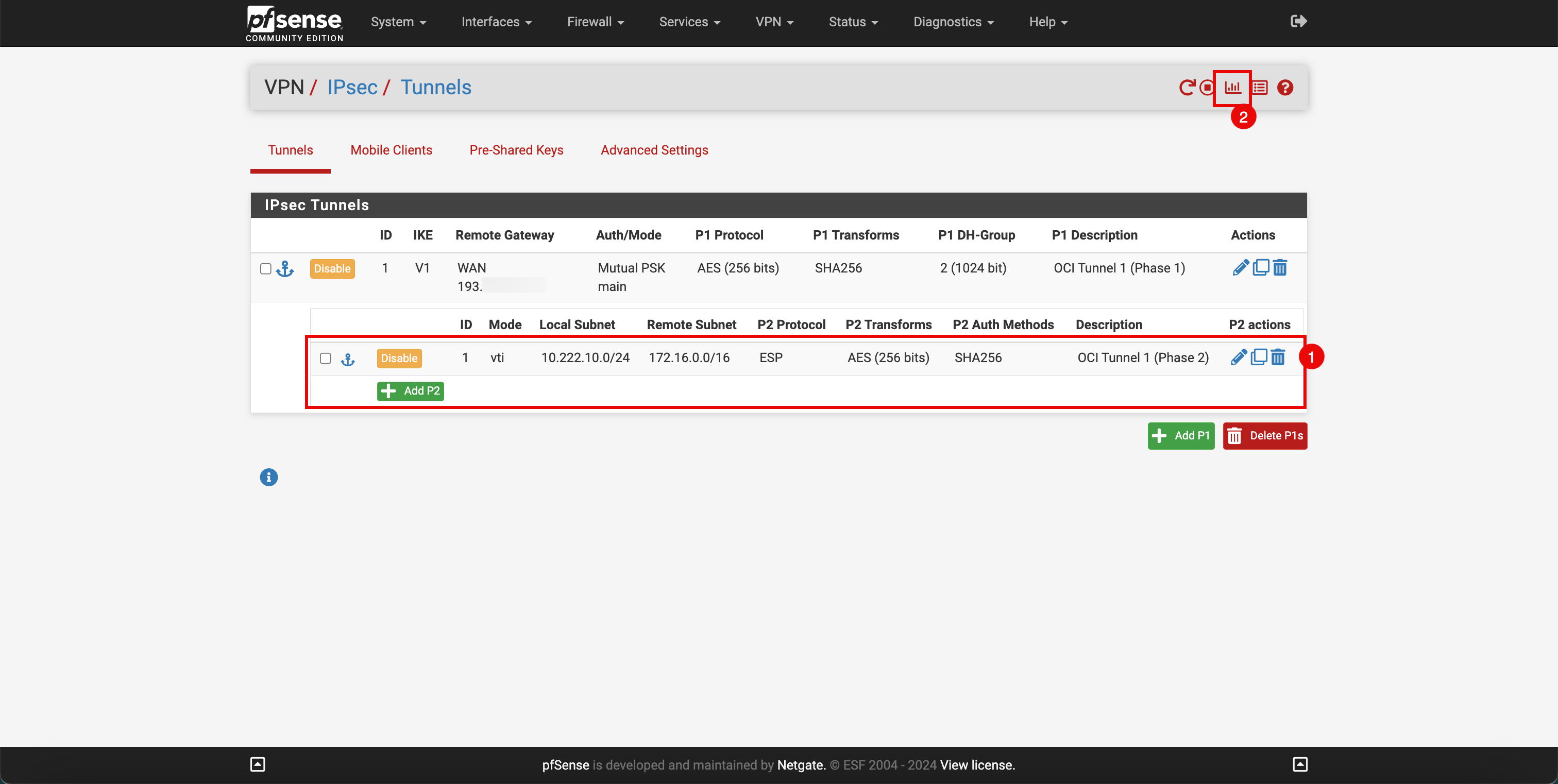

- Observe que a configuração IPSec da fase 1 foi configurada.

- Clique em Aplicar Alterações para efetuar commit das alterações.

- Observe que as alterações foram aplicadas com sucesso.

- Clique em Mostrar Entradas da Fase 2.

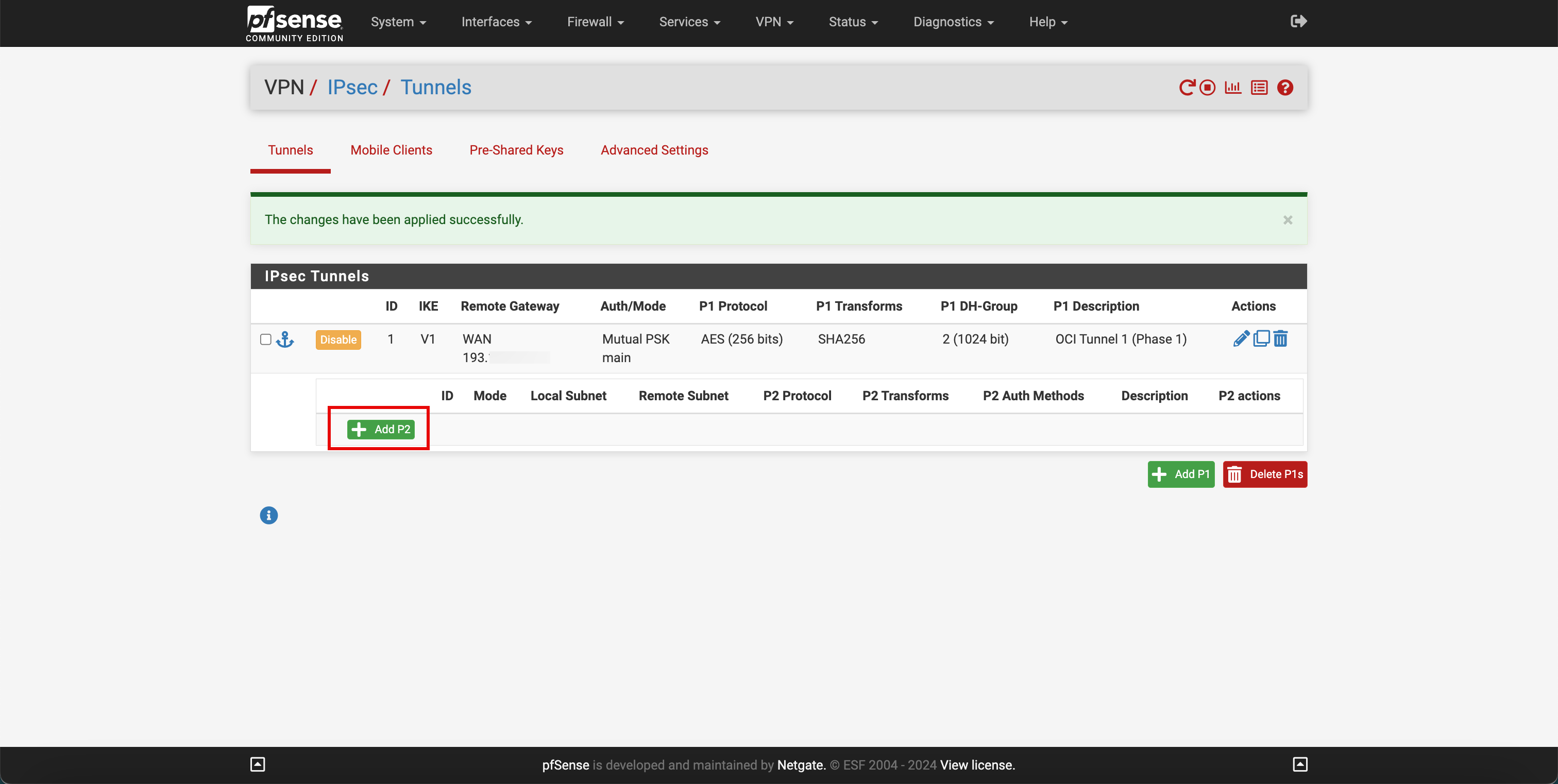

Tarefa 5.2: Criar o Túnel IPSec (Fase 2 IPSec)

-

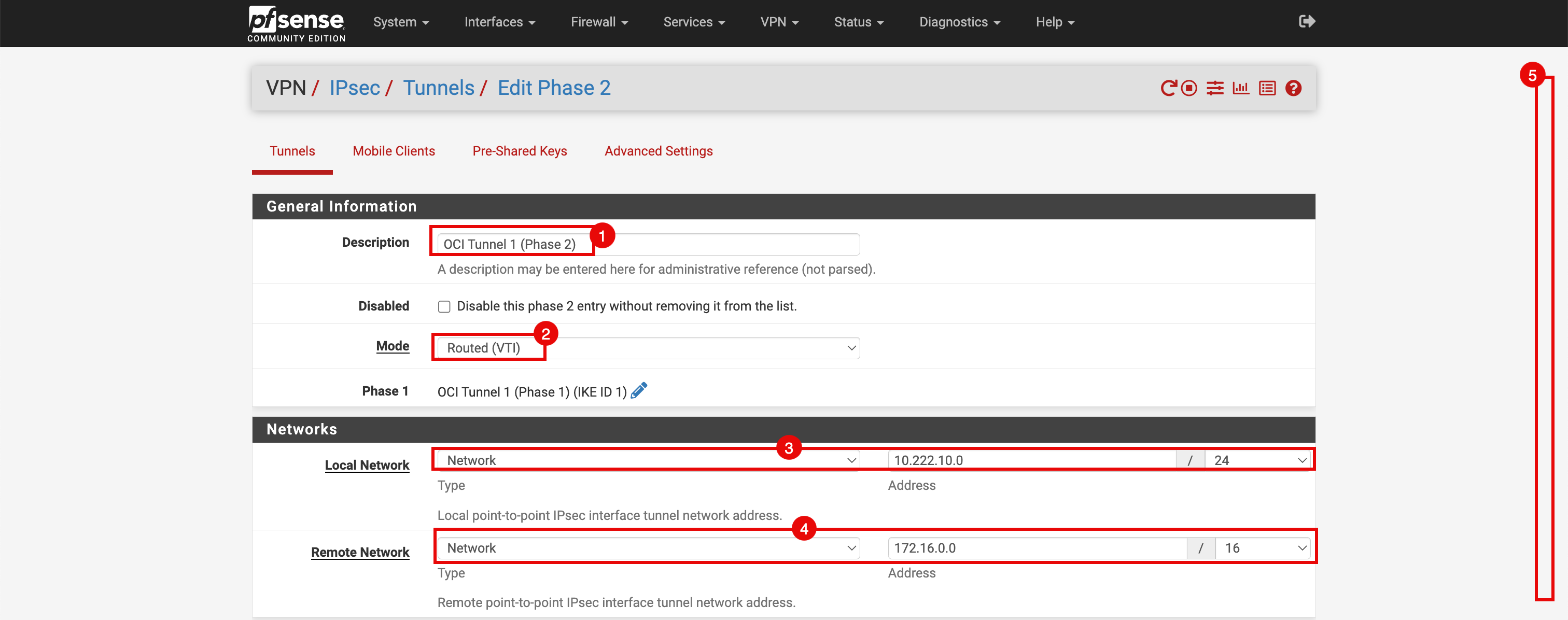

Clique em + Adicionar P2.

- Digite uma Descrição.

- Em Modo, selecione Roteado (VTI).

- Selecione a rede local (local).

- Selecione a rede remota (OCI).

- Rolar para Baixo.

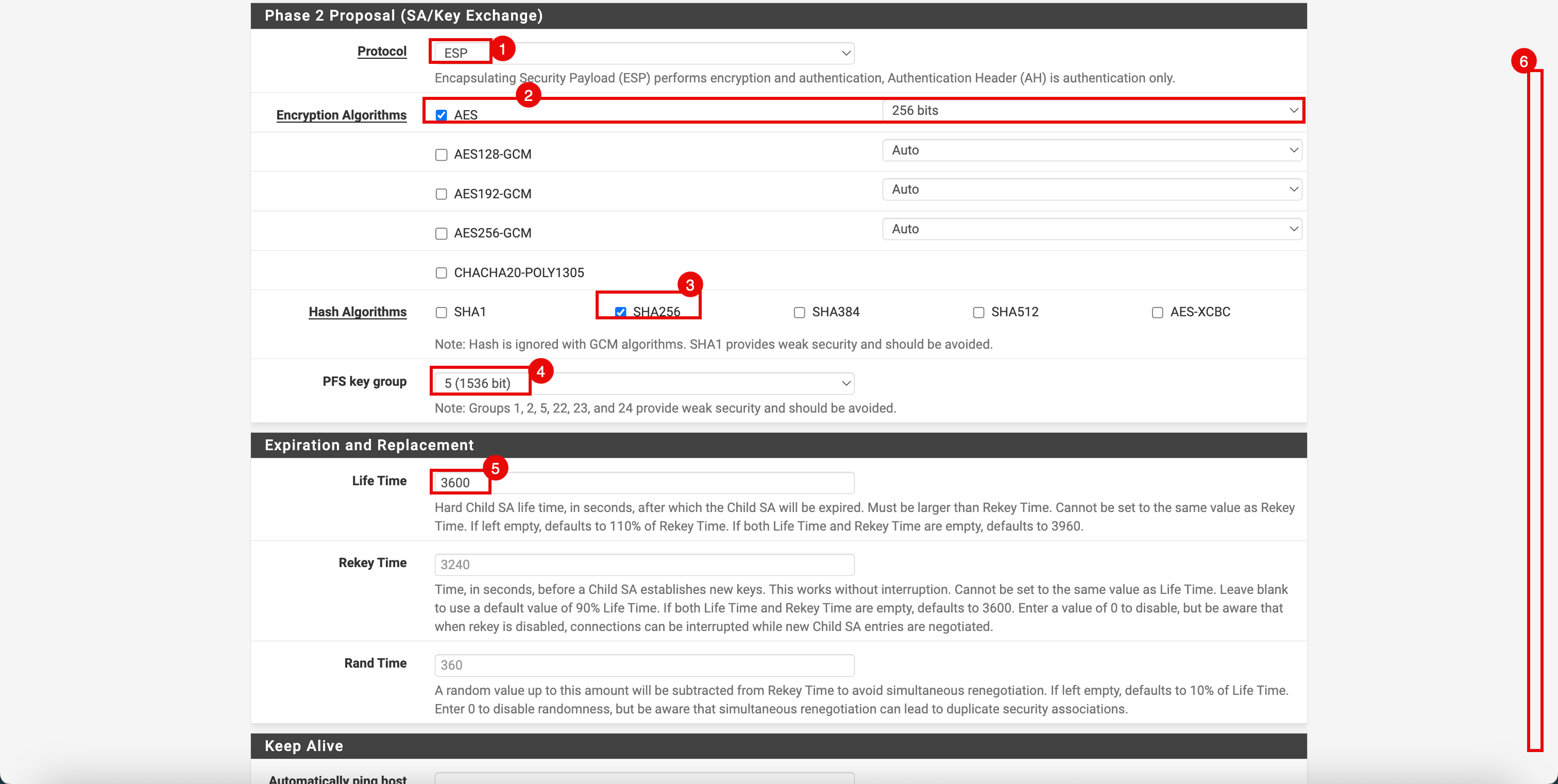

- Em Protocolo, selecione ESP.

- Em Algoritmo de Criptografia, selecione AES 256 bits.

- Em Algoritmo de Hash, selecione SHA256.

- No grupo de chaves PFS, selecione 5 (1536 bits).

- Em Tempo de Vida, insira 3600 segundos.

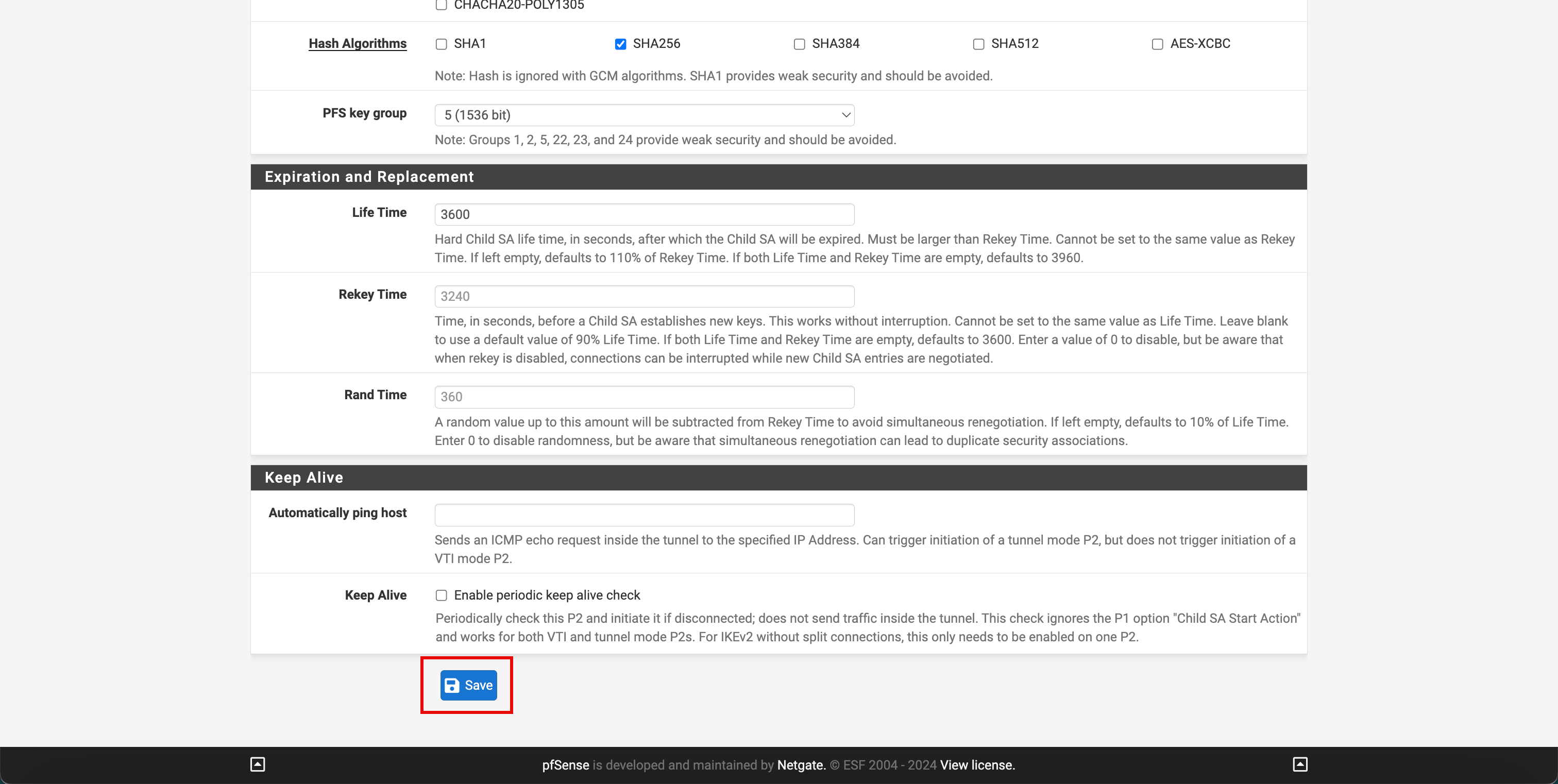

- Rolar para Baixo.

-

Clique em Salvar.

- Observe que a configuração IPSec da fase 1 foi configurada.

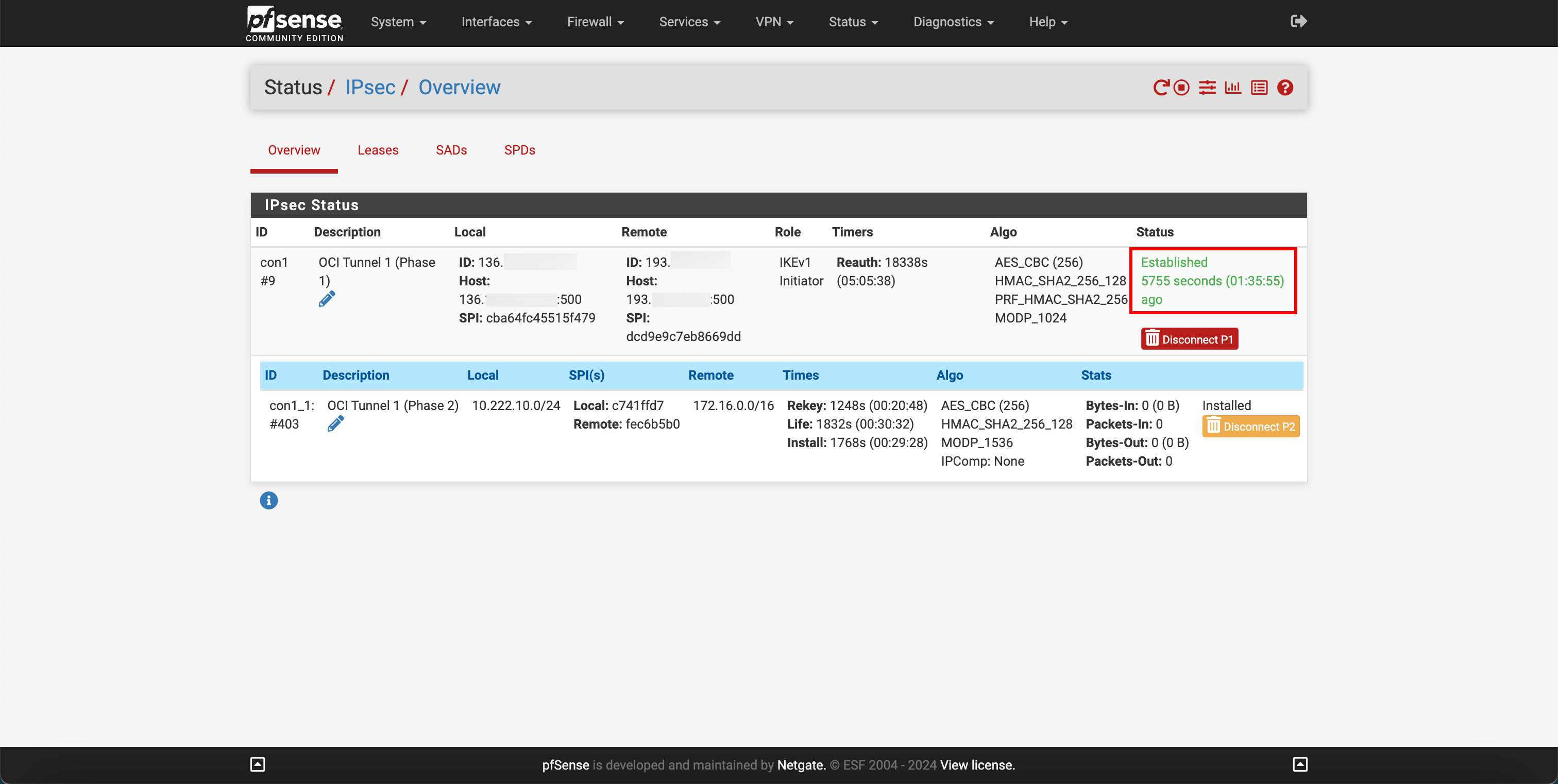

- Clique nas estatísticas.

-

Observe que o status é Estabelecido.

-

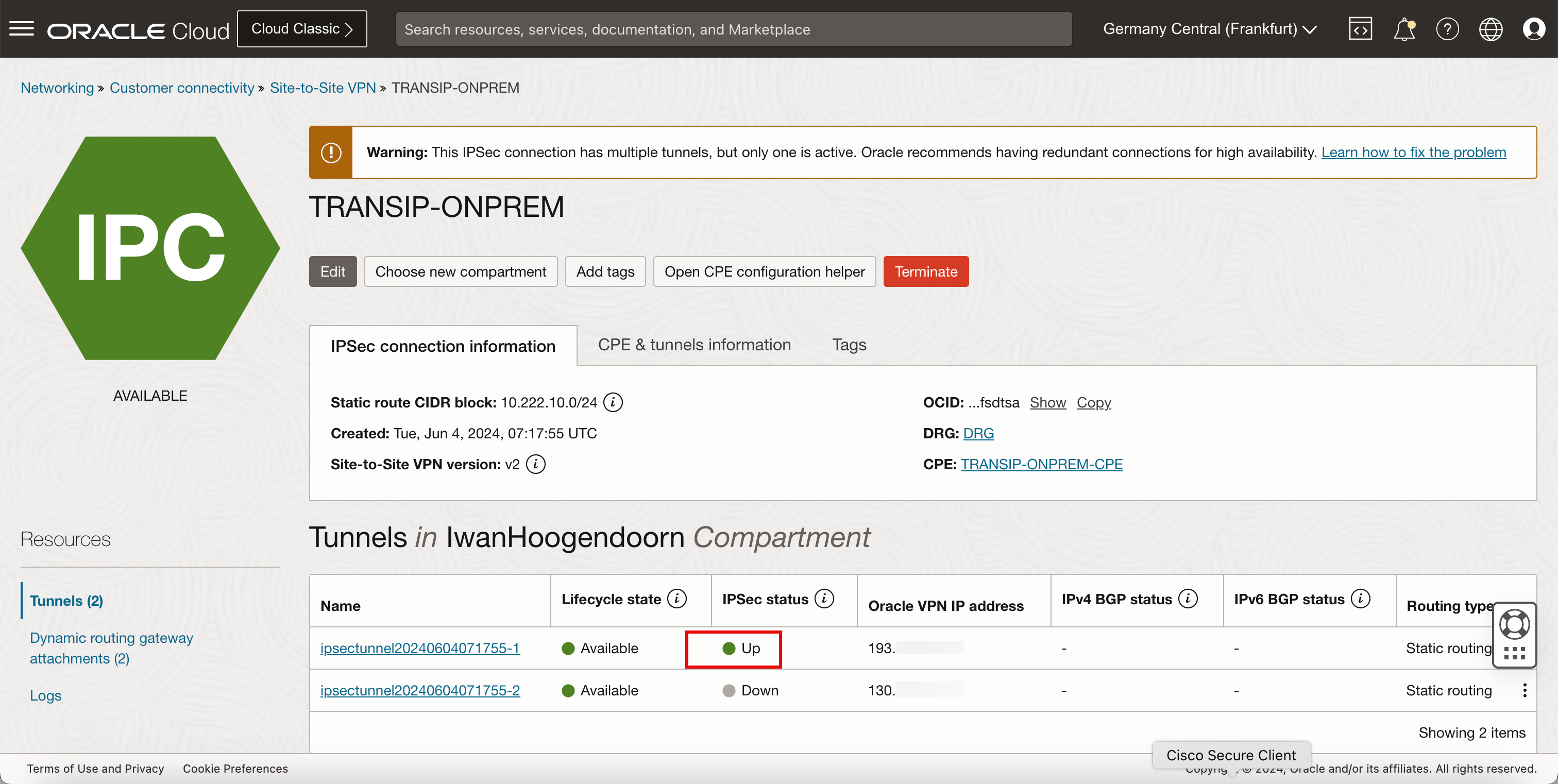

Vamos verificar o estado do túnel no lado do OCI. Vá para a Console do OCI, navegue até Rede, Conectividade do Cliente, VPN Site a Site e clique na VPN. Observe que o status IPSec do primeiro túnel é Ativo.

Tarefa 5.3: Ativar a Interface de Túnel

-

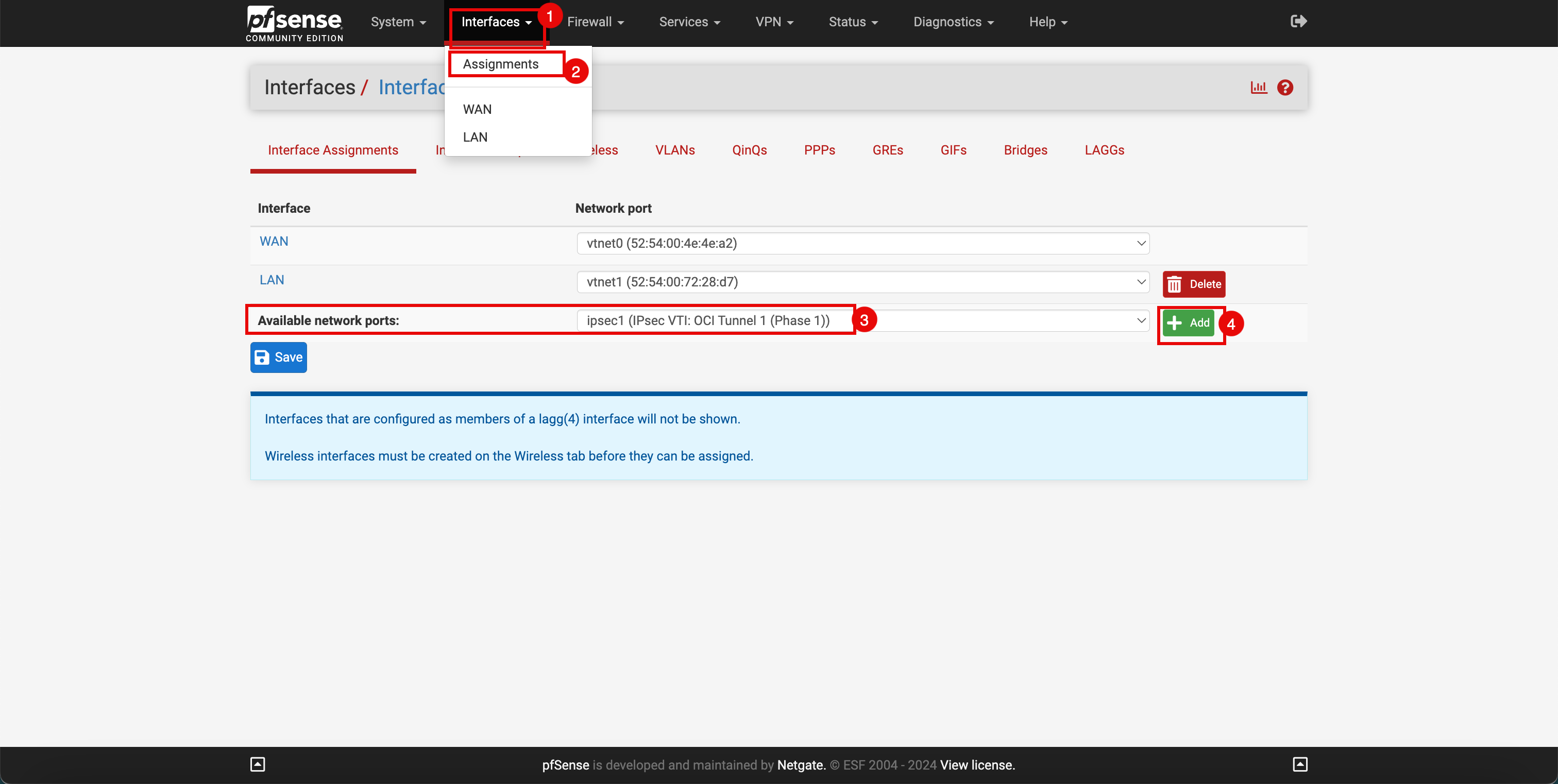

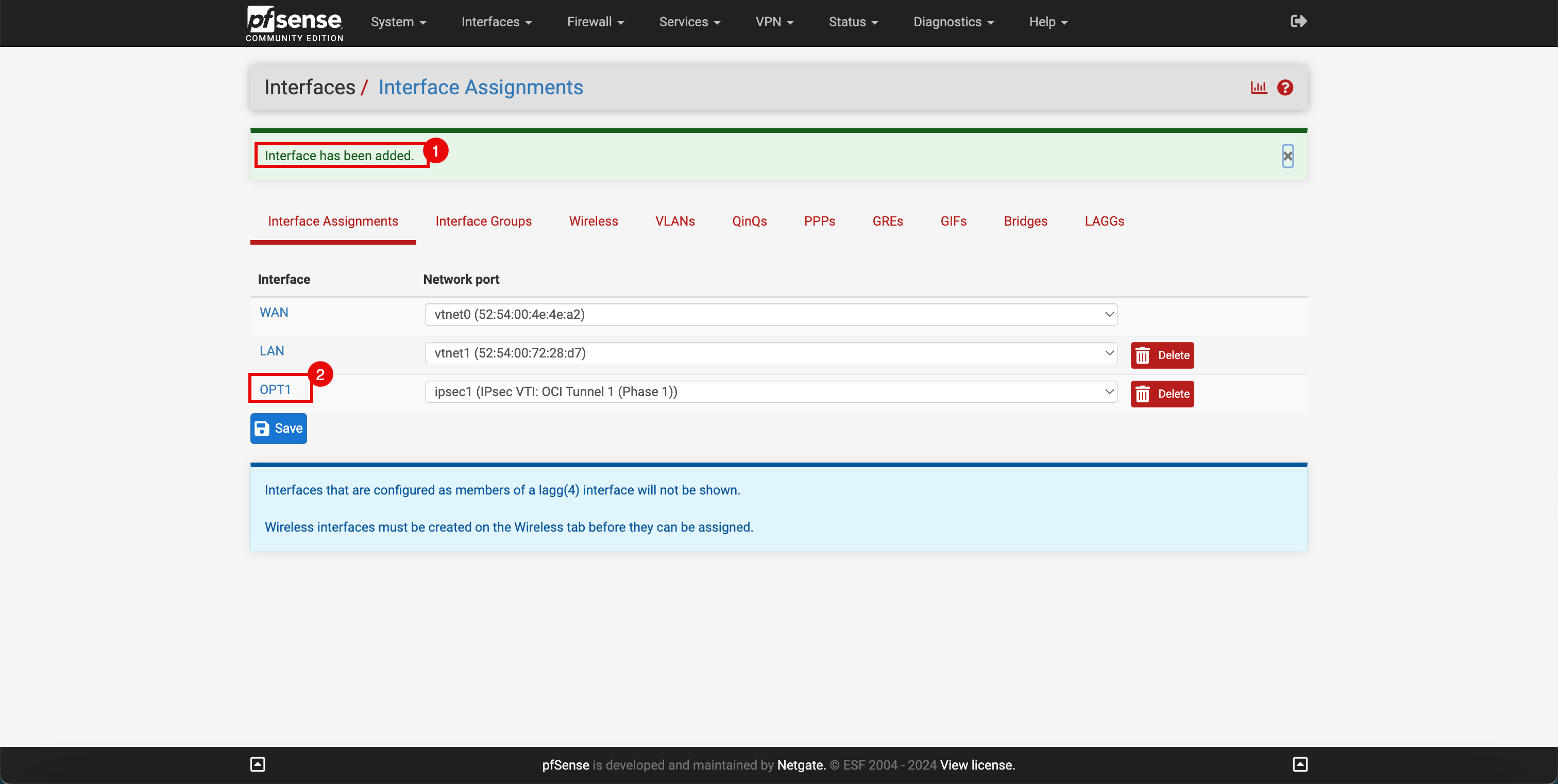

Precisamos ativar as interfaces de túnel no lado local. Vá para o Portal pfSense.

- Clique no menu suspenso Interfaces.

- Clique em Designações.

- Observe que uma nova interface VTI está disponível.

- Clique em + Adicionar para adicionar a interface.

- Observe que a interface foi adicionada.

- Clique na interface de túnel adicionada (

OPT1).

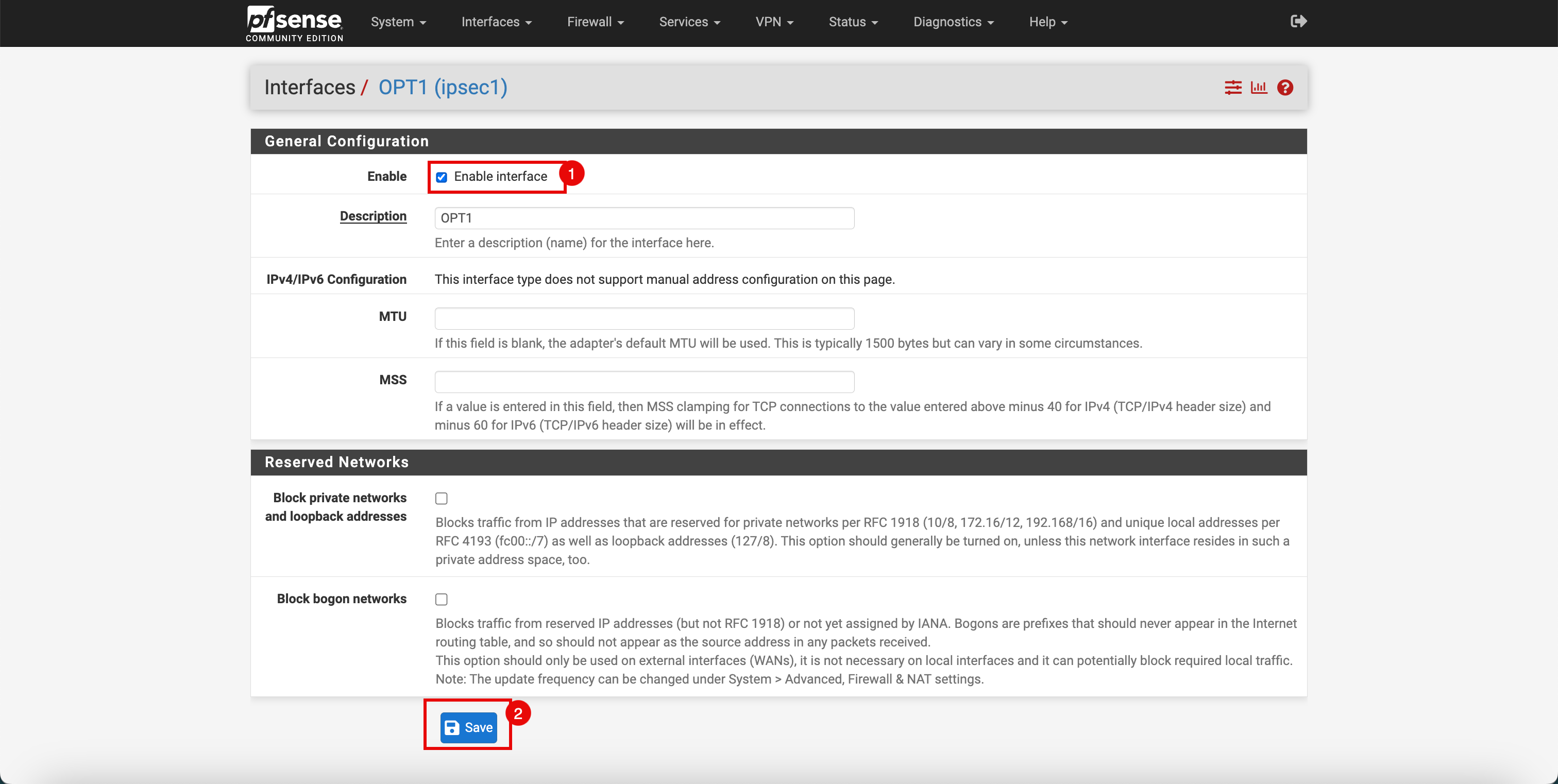

- Selecione Ativar interface para ativar a interface.

- Clique em Salvar.

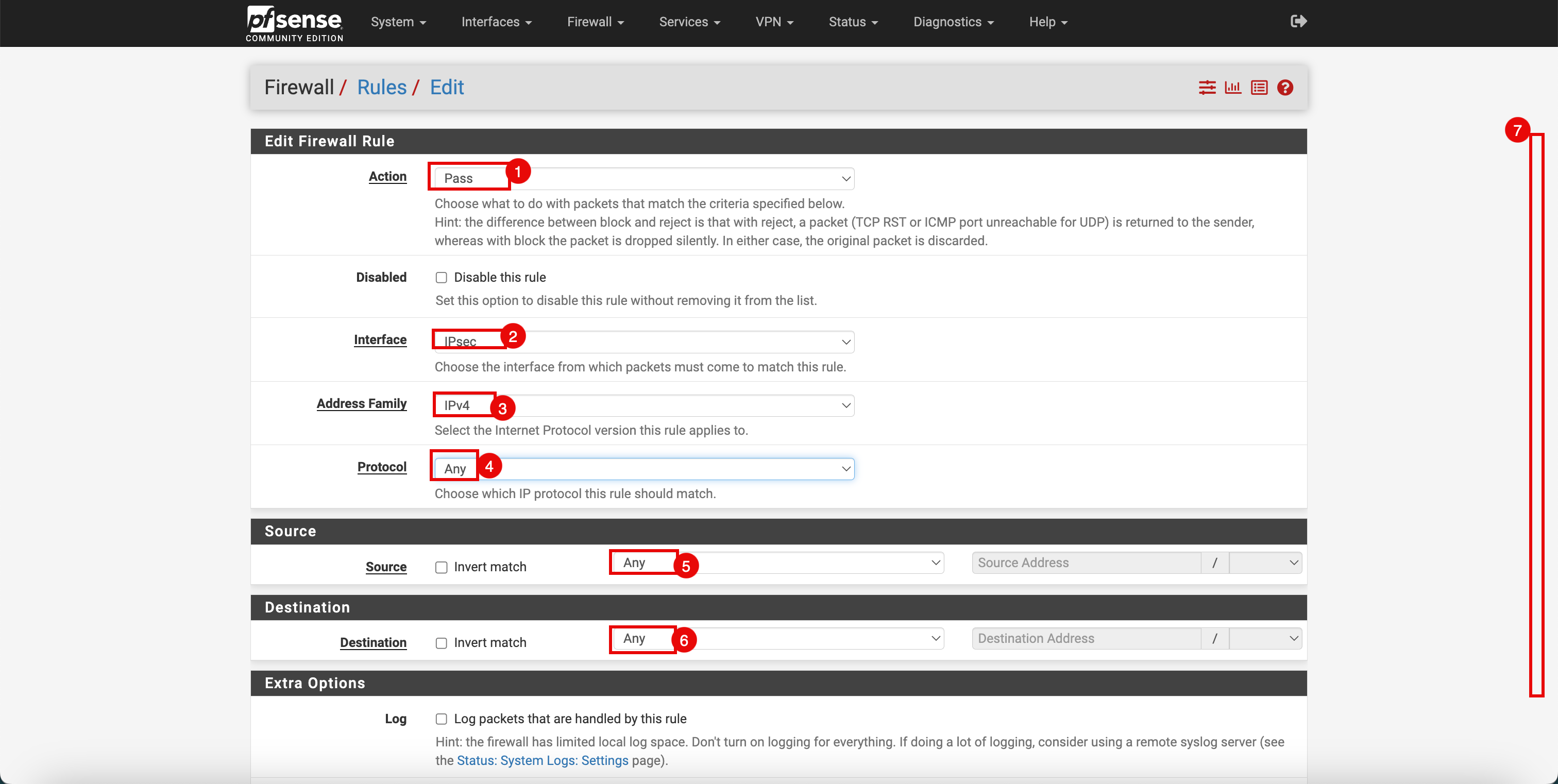

Tarefa 5.4: Abrir as Regras do Firewall para IPSec

-

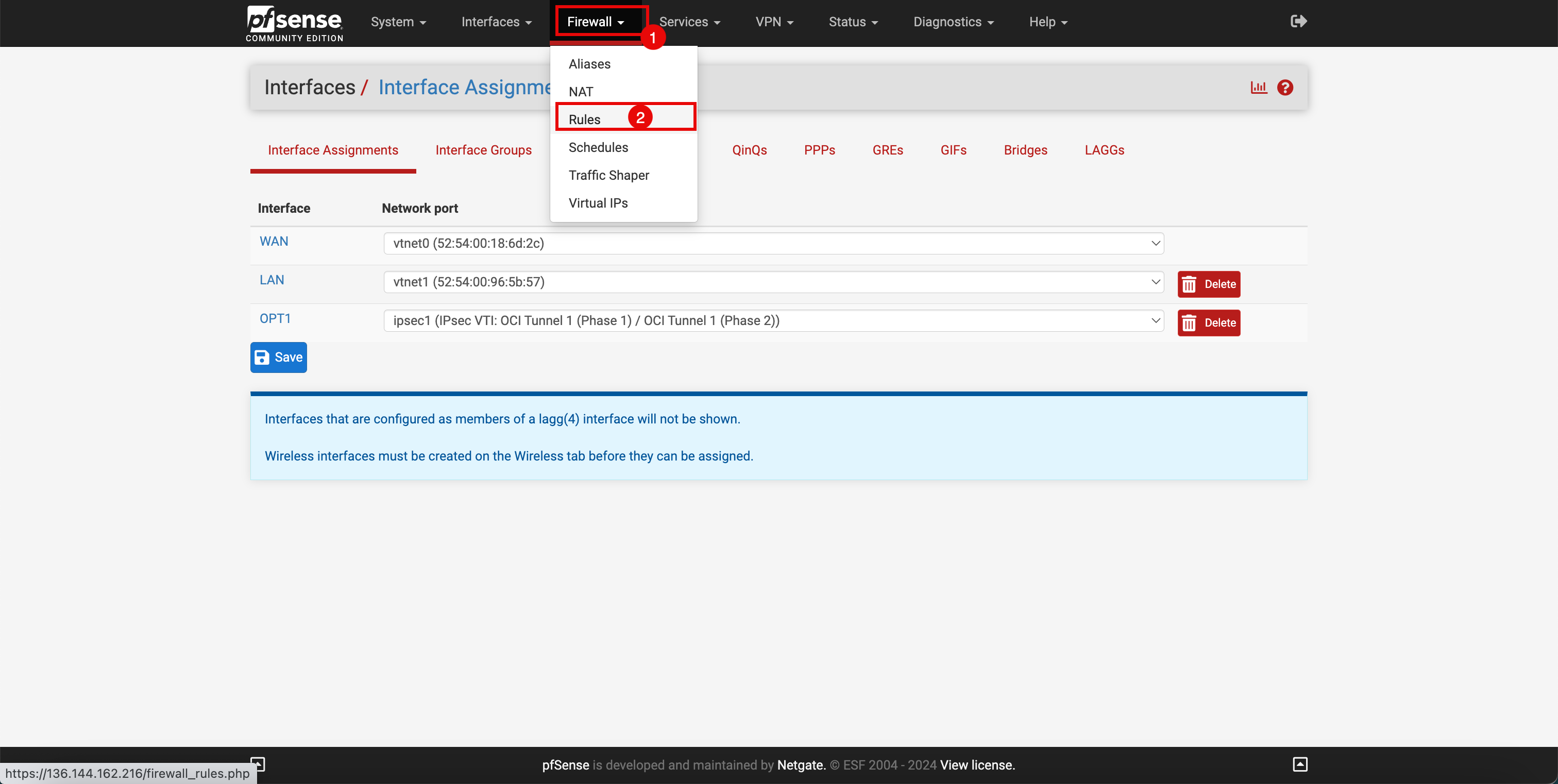

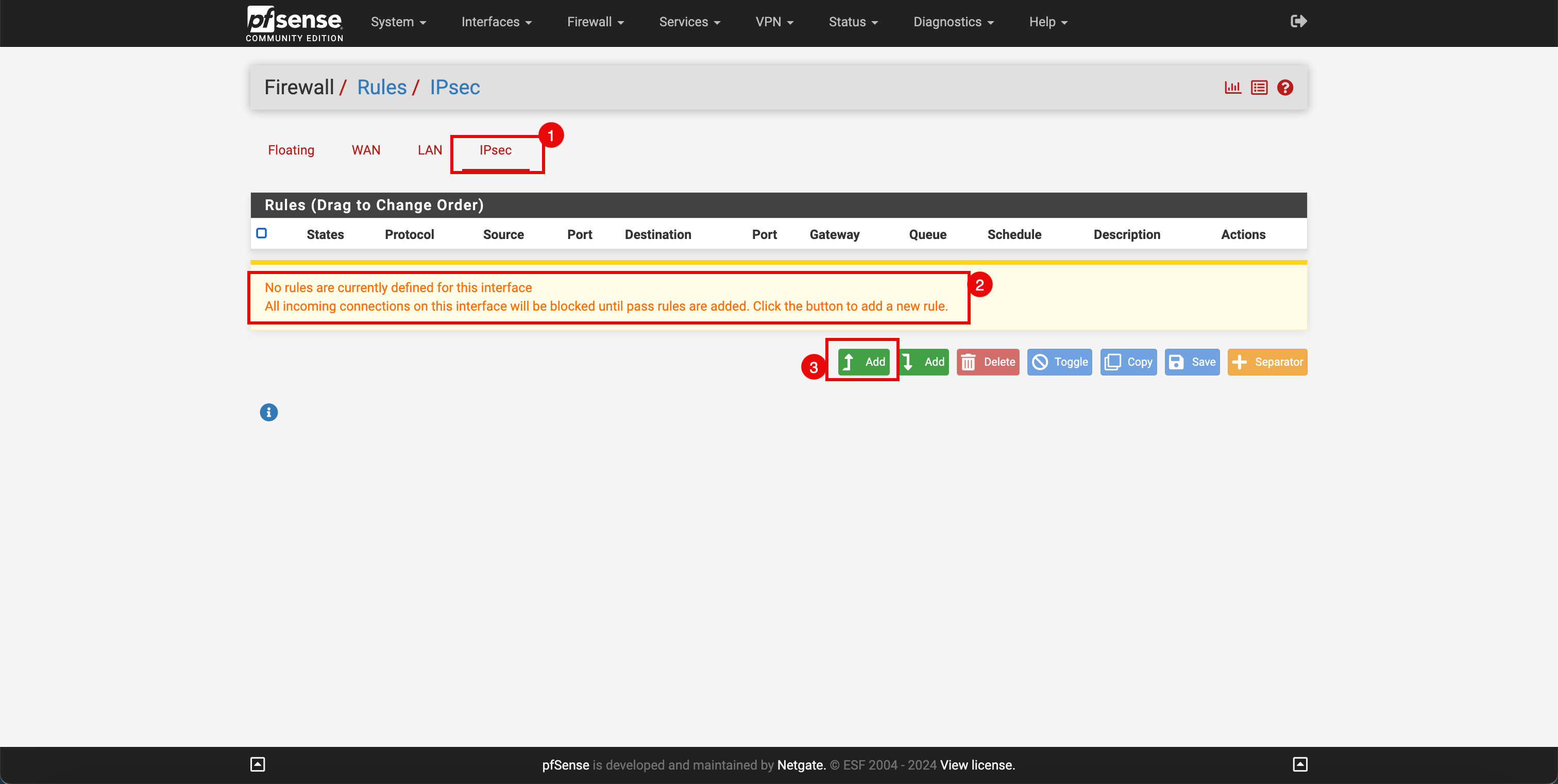

Para permitir que o tráfego IPSec flua pelo túnel, precisamos adicionar algumas regras de firewall.

- Clique no menu drop-down Firewall.

- Clique em Regras.

- Clique em IPSec.

- Observe que não há regras de firewall relacionadas a IPSec.

- Clique em Adicionar.

-

Digite as seguintes informações.

- Ação: Selecione Passar.

- Interface: Selecione IPSec.

- Família de Endereços: Selecione IPv4.

- Protocol: Selecione Any.

- Origem: Selecione Qualquer.

- Destino: Selecione Qualquer.

- Rolar para Baixo.

-

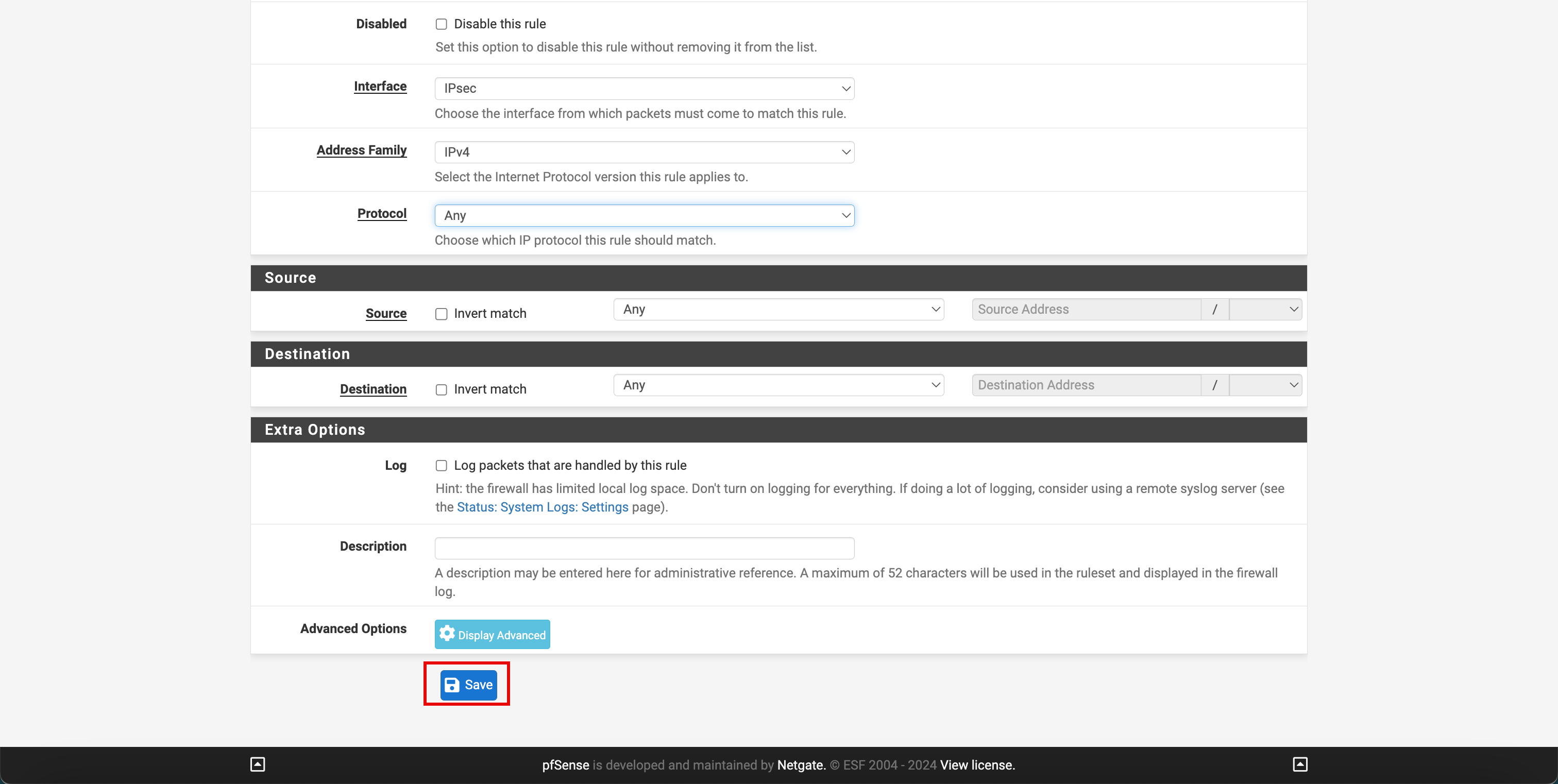

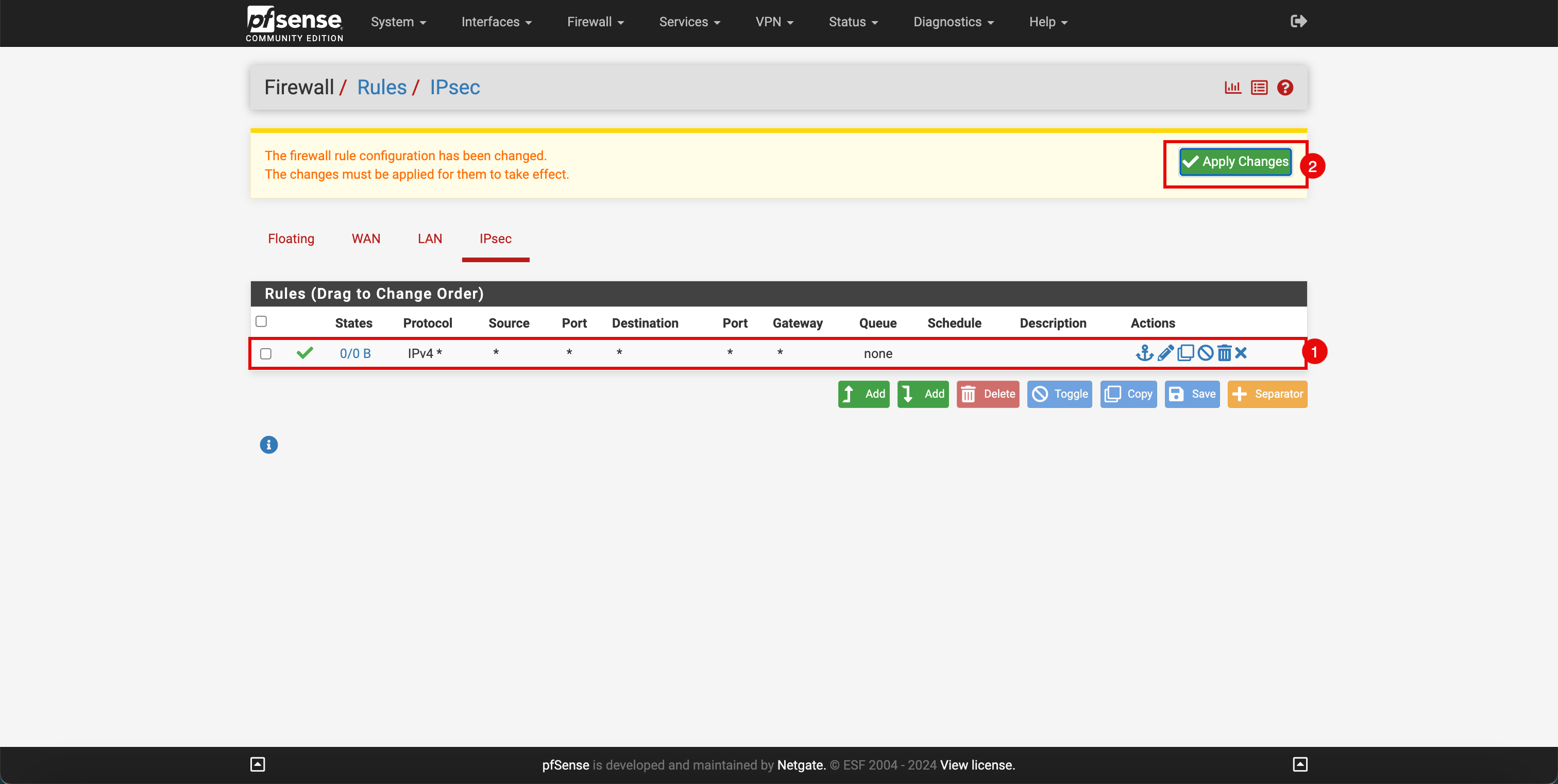

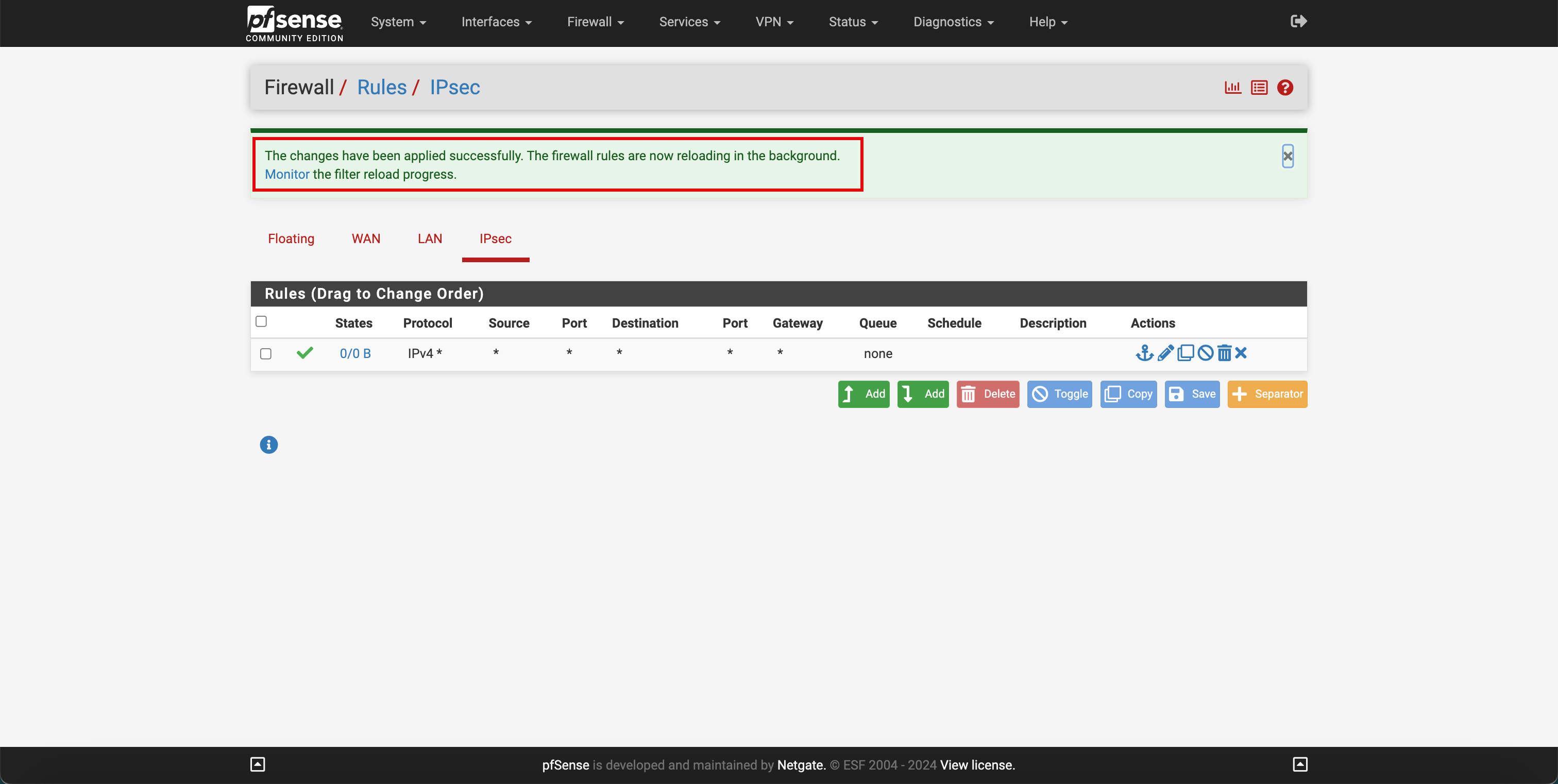

Clique em Salvar.

- Observe que a nova regra está em vigor.

- Clique em Aplicar Alterações para efetuar commit das alterações.

-

Observe que as alterações foram aplicadas com sucesso.

Tarefa 5.5: Configurar Roteamento IPSec

Nesta tarefa, configuraremos o roteamento para que o firewall pfSense saiba como acessar a rede do OCI por meio do túnel IPSec e da interface OPT1.

-

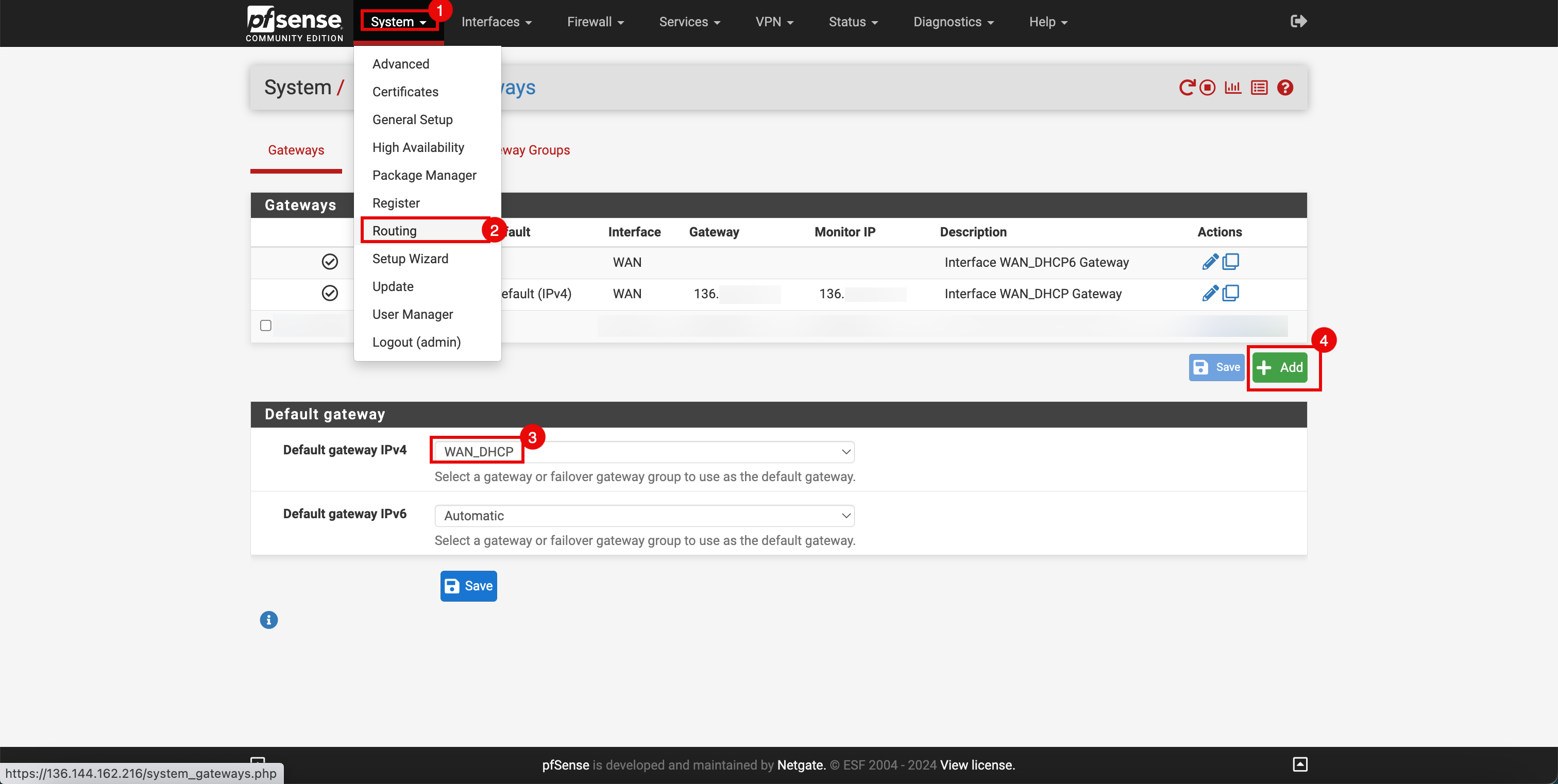

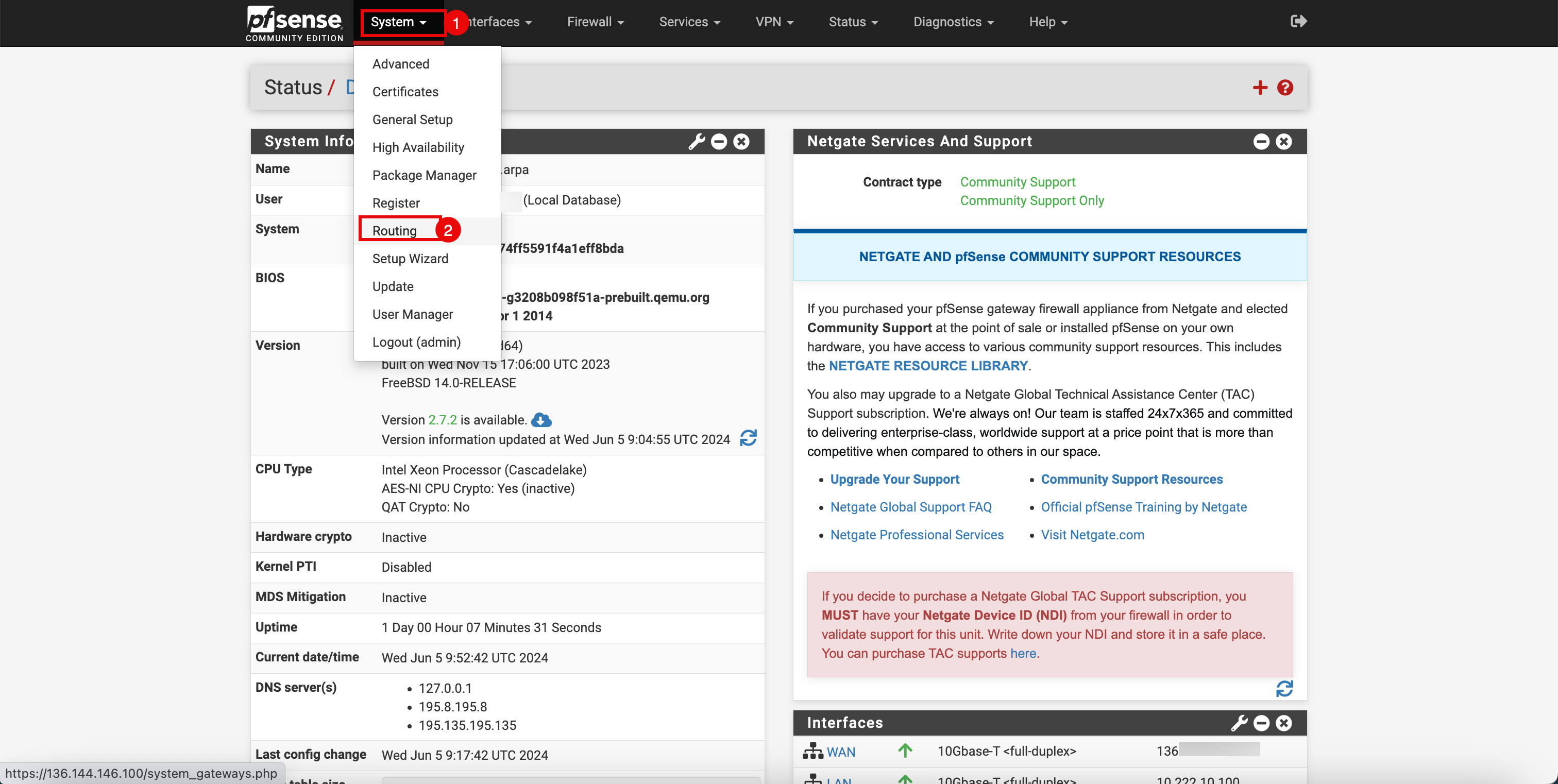

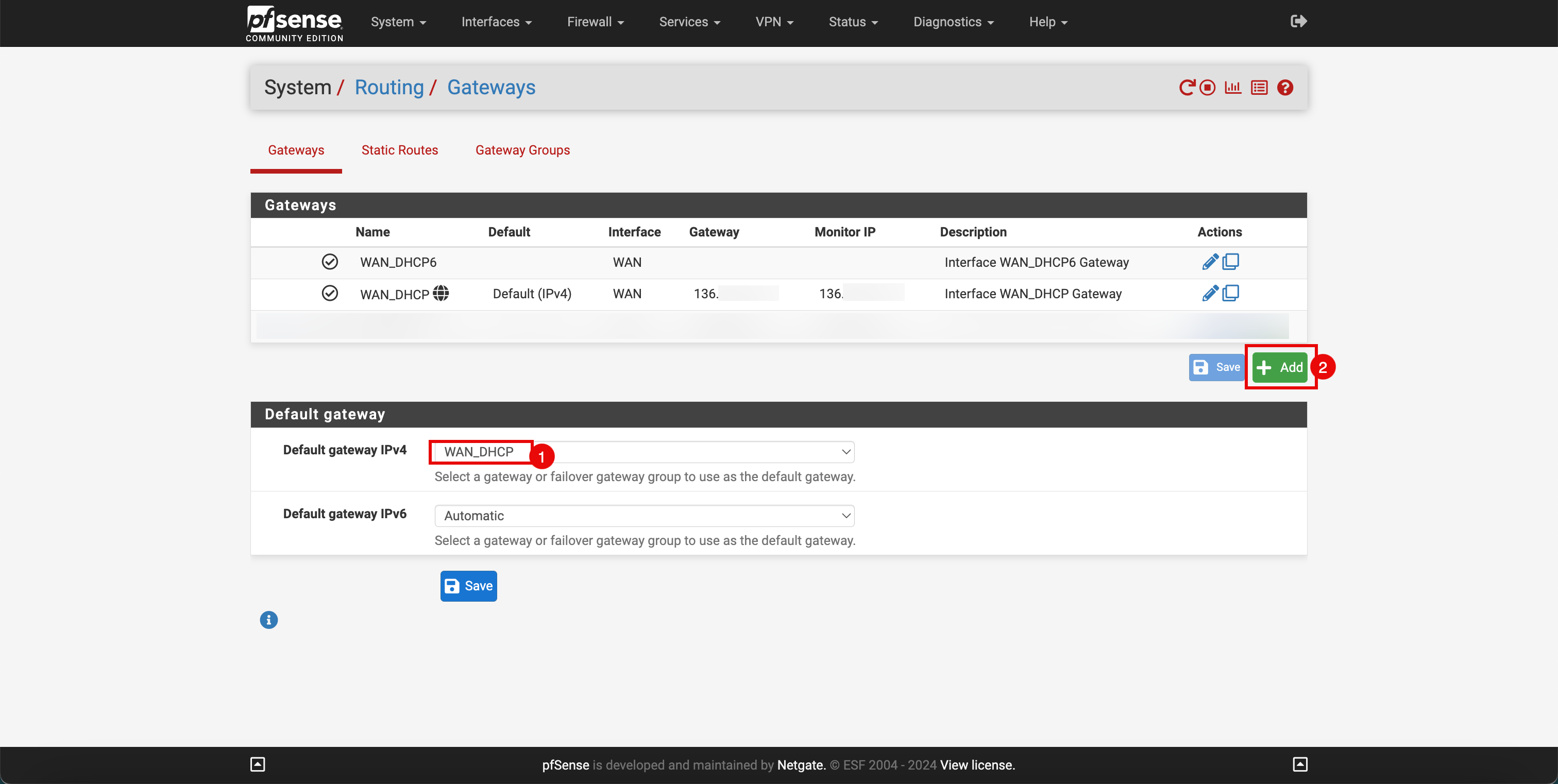

Vá para o Portal pfSense.

- Clique no menu suspenso Sistema.

- Clique em Roteamento.

- Em Gateway padrão IPv4, selecione o

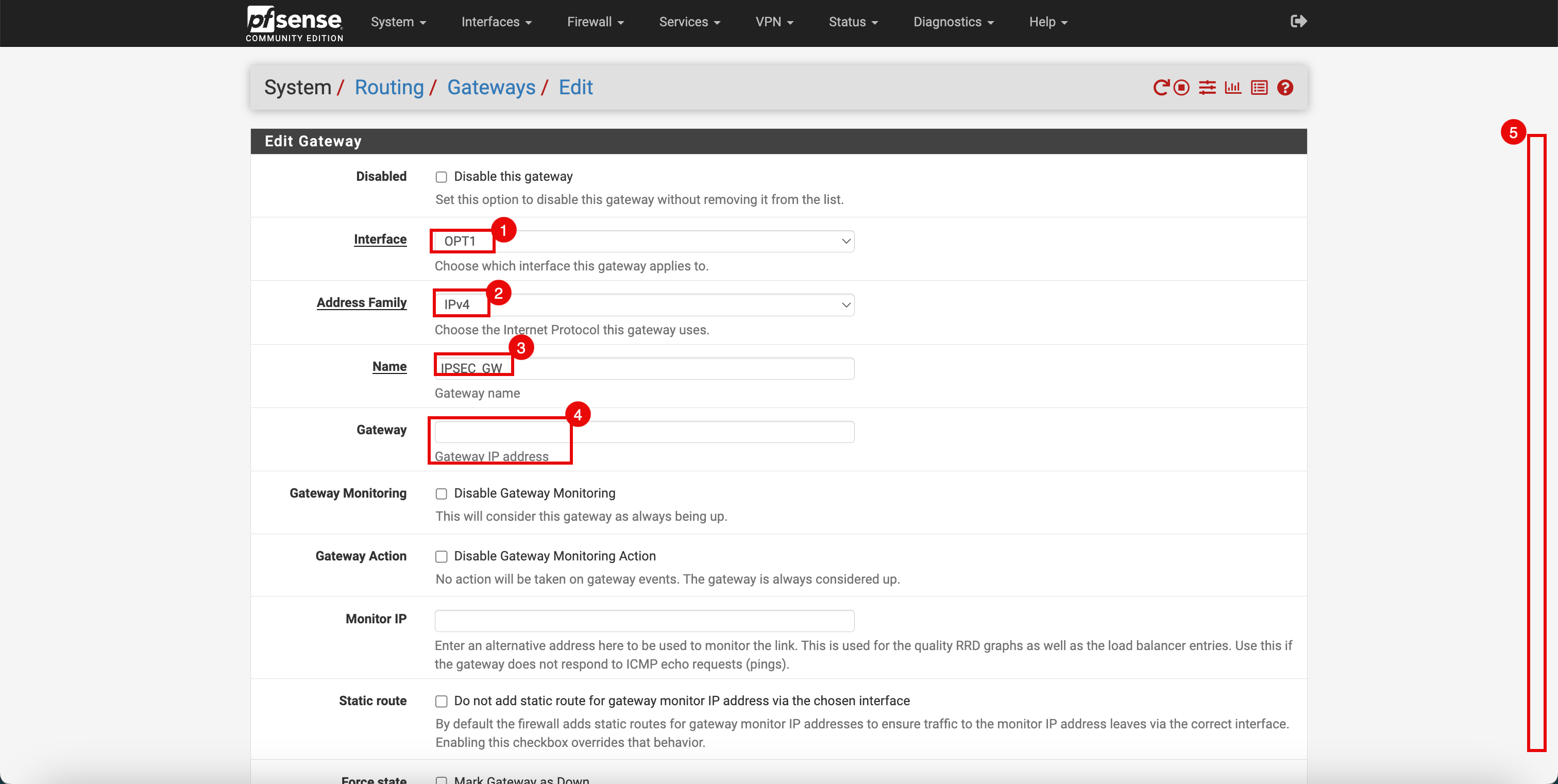

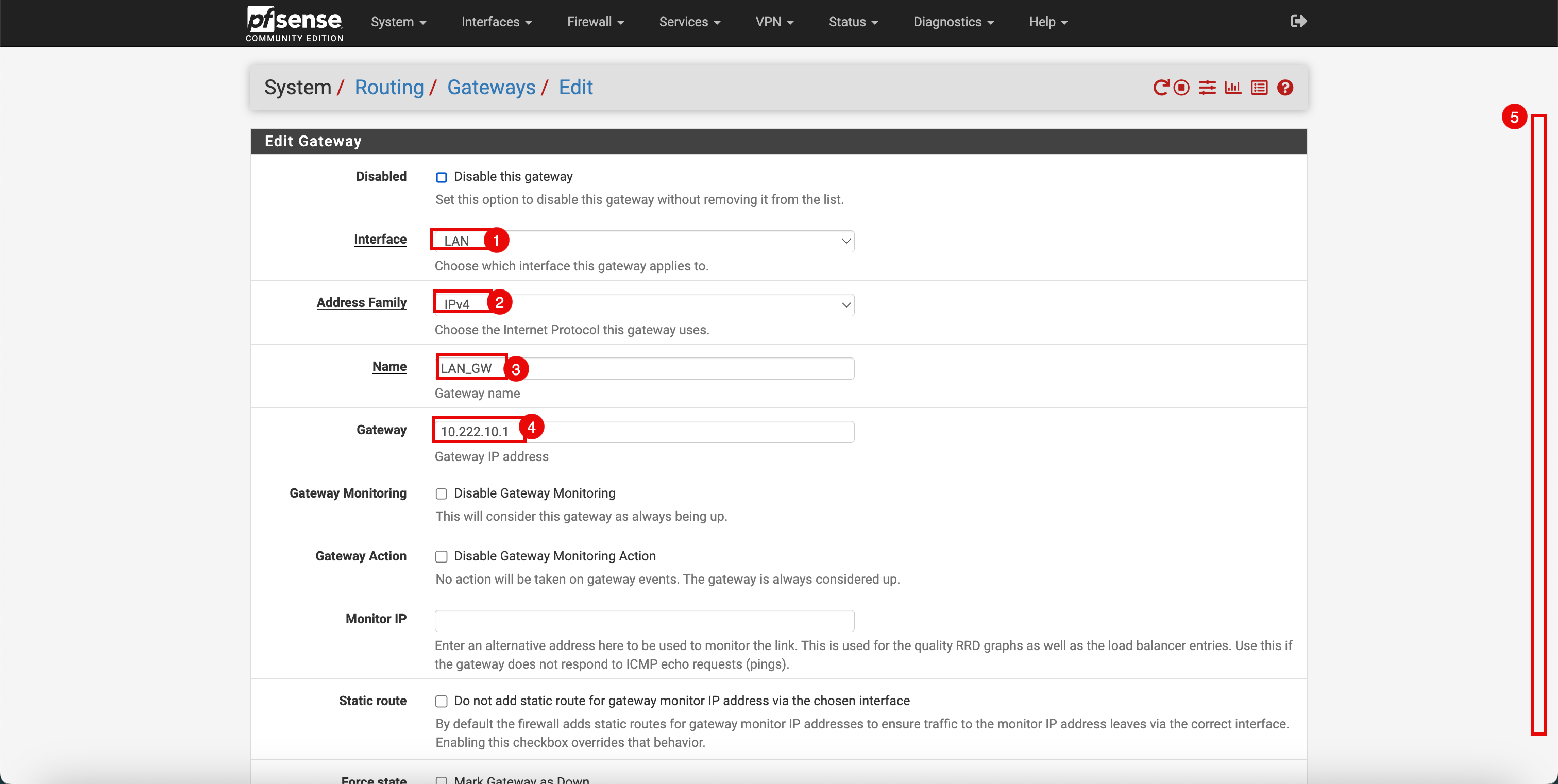

WAN_DHCPou seu gateway padrão que você deseja usar como primeira prioridade. - Clique em + Adicionar para adicionar um novo gateway.

- Em Interface, selecione

OPT1(a interface de túnel). - Em Família de Endereços, selecione

IPv4. - Digite um Nome.

- No Gateway, não especifique nenhum endereço IP, deixe em branco.

- Rolar para Baixo.

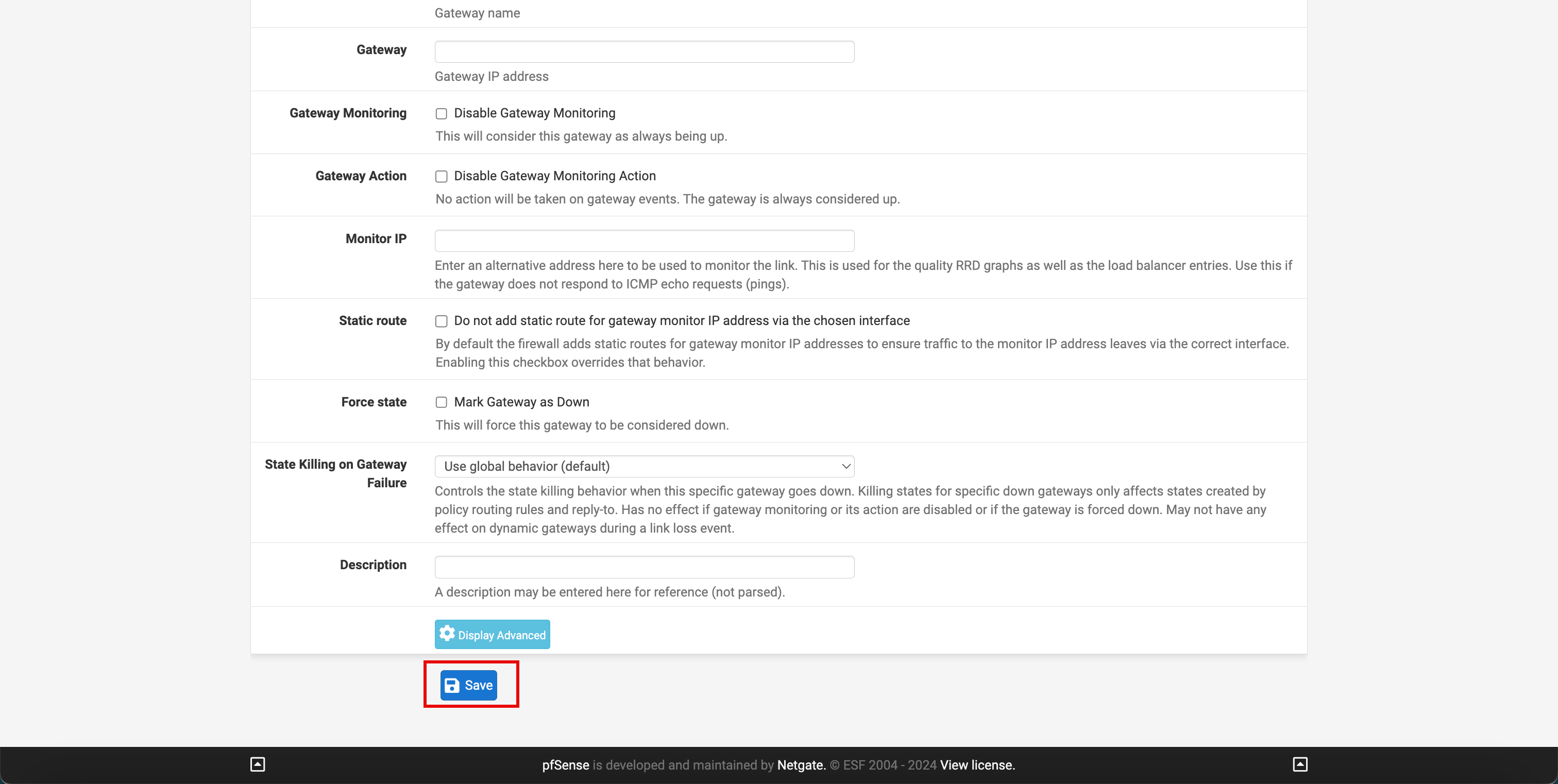

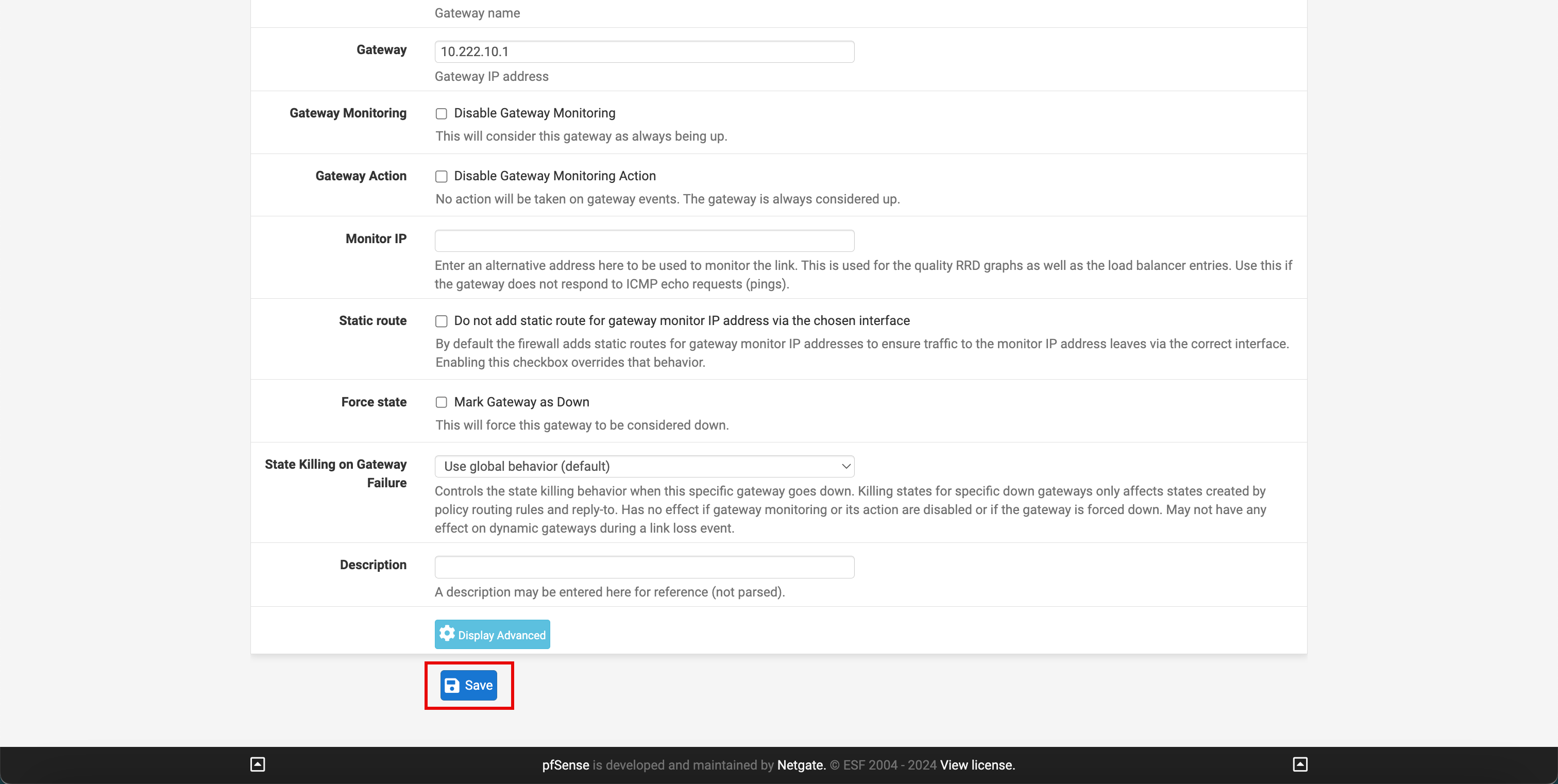

-

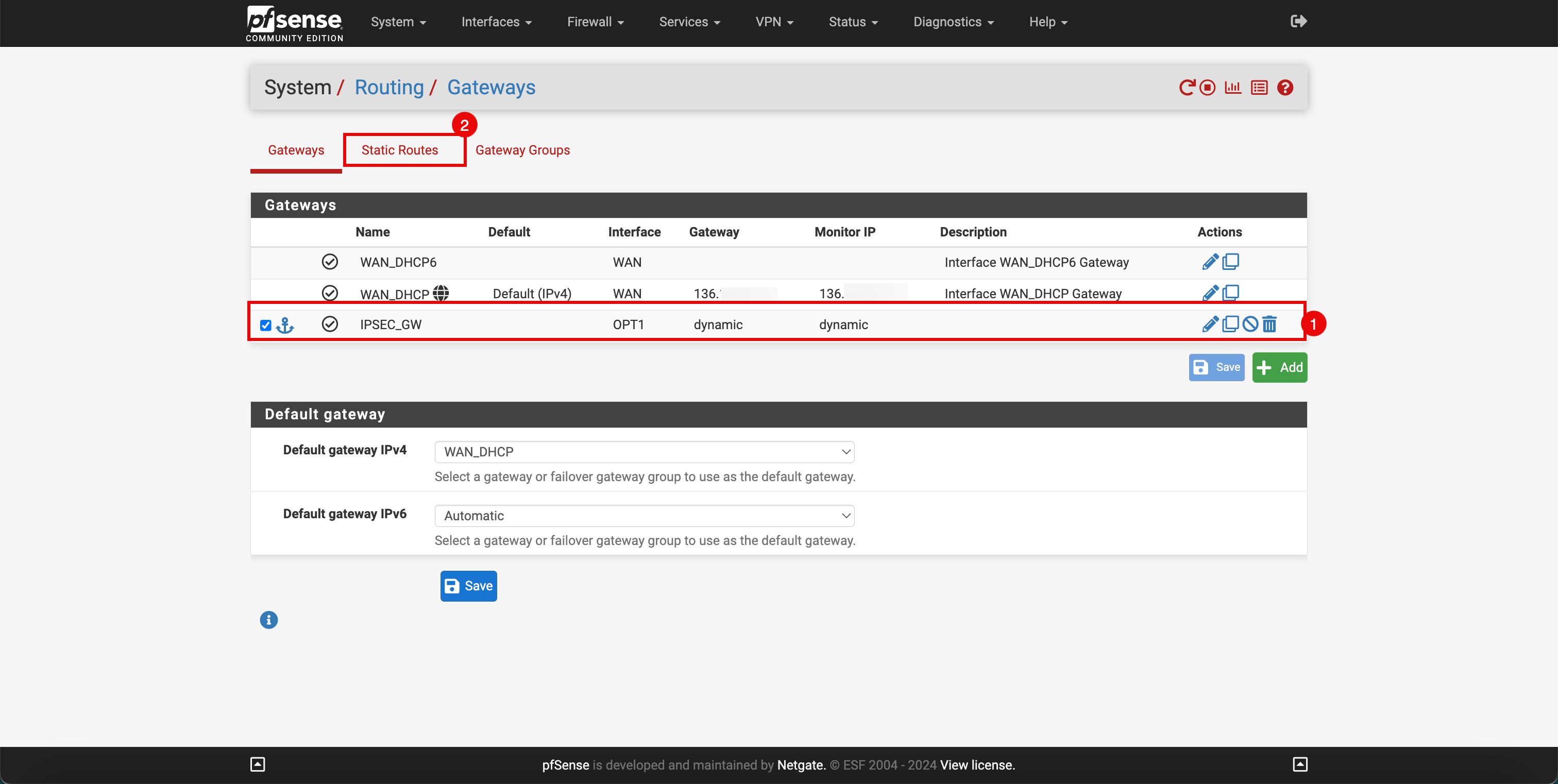

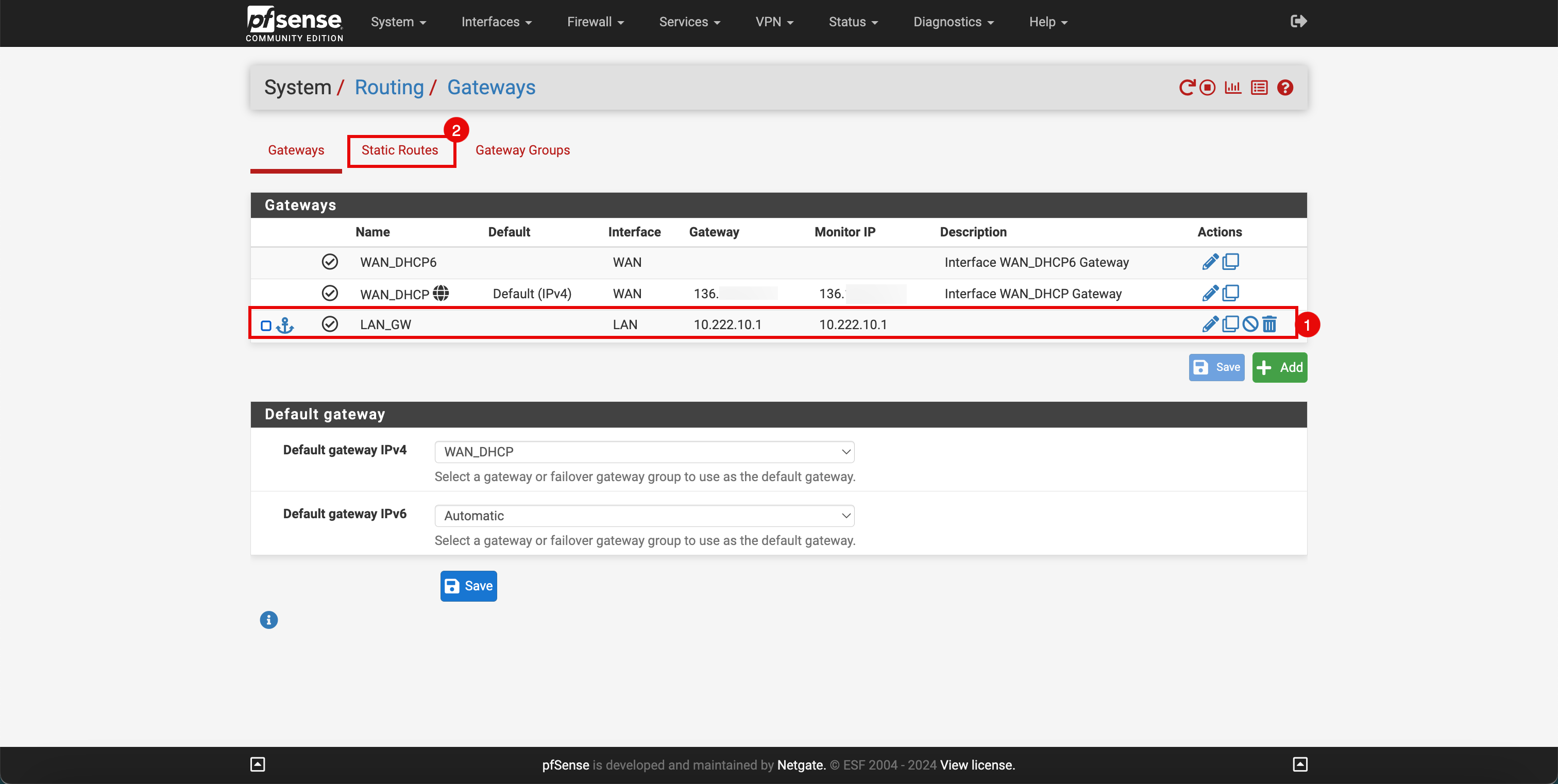

Clique em Salvar.

- Observe que um novo gateway foi adicionado ao nosso túnel IPSec.

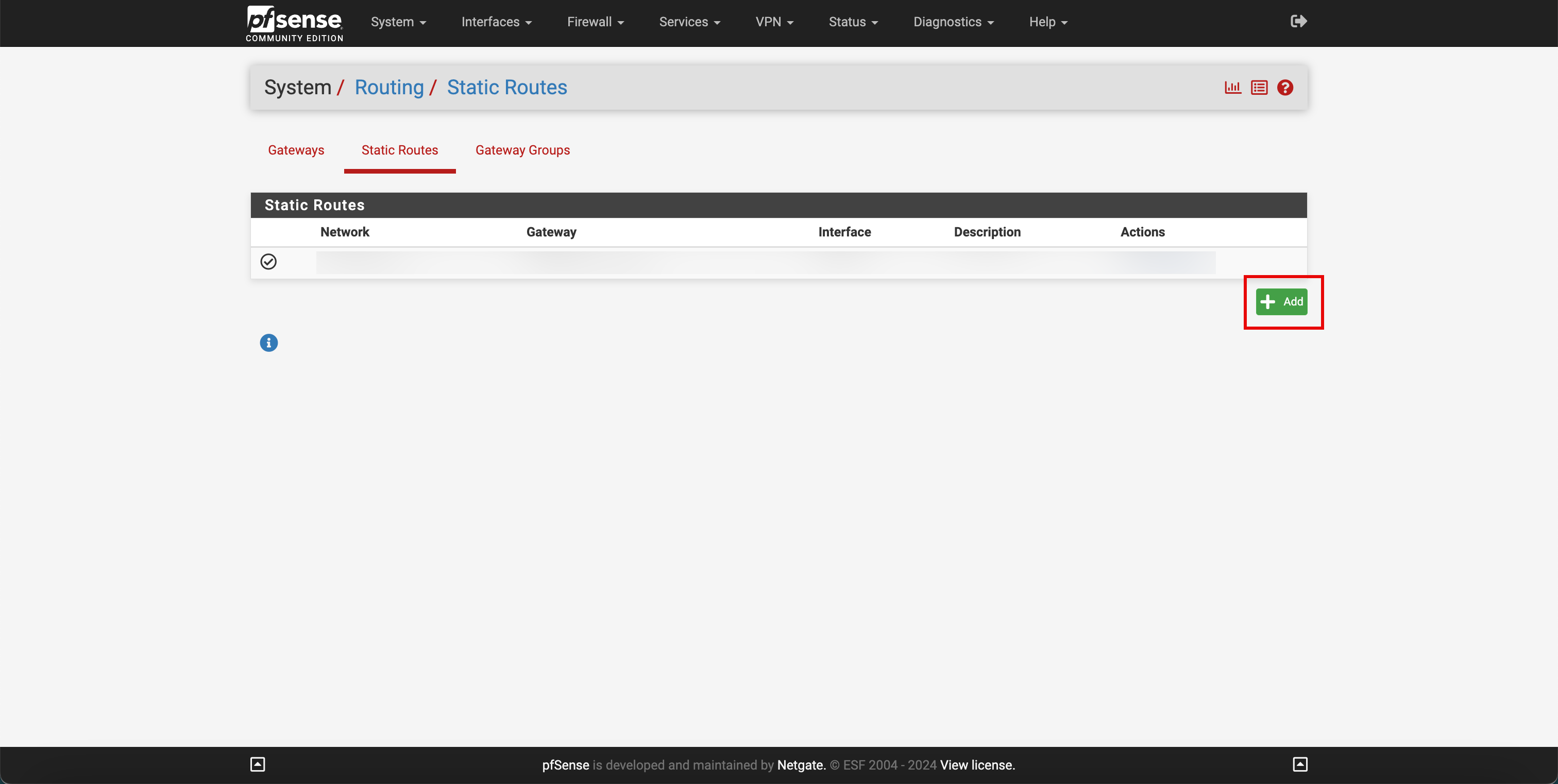

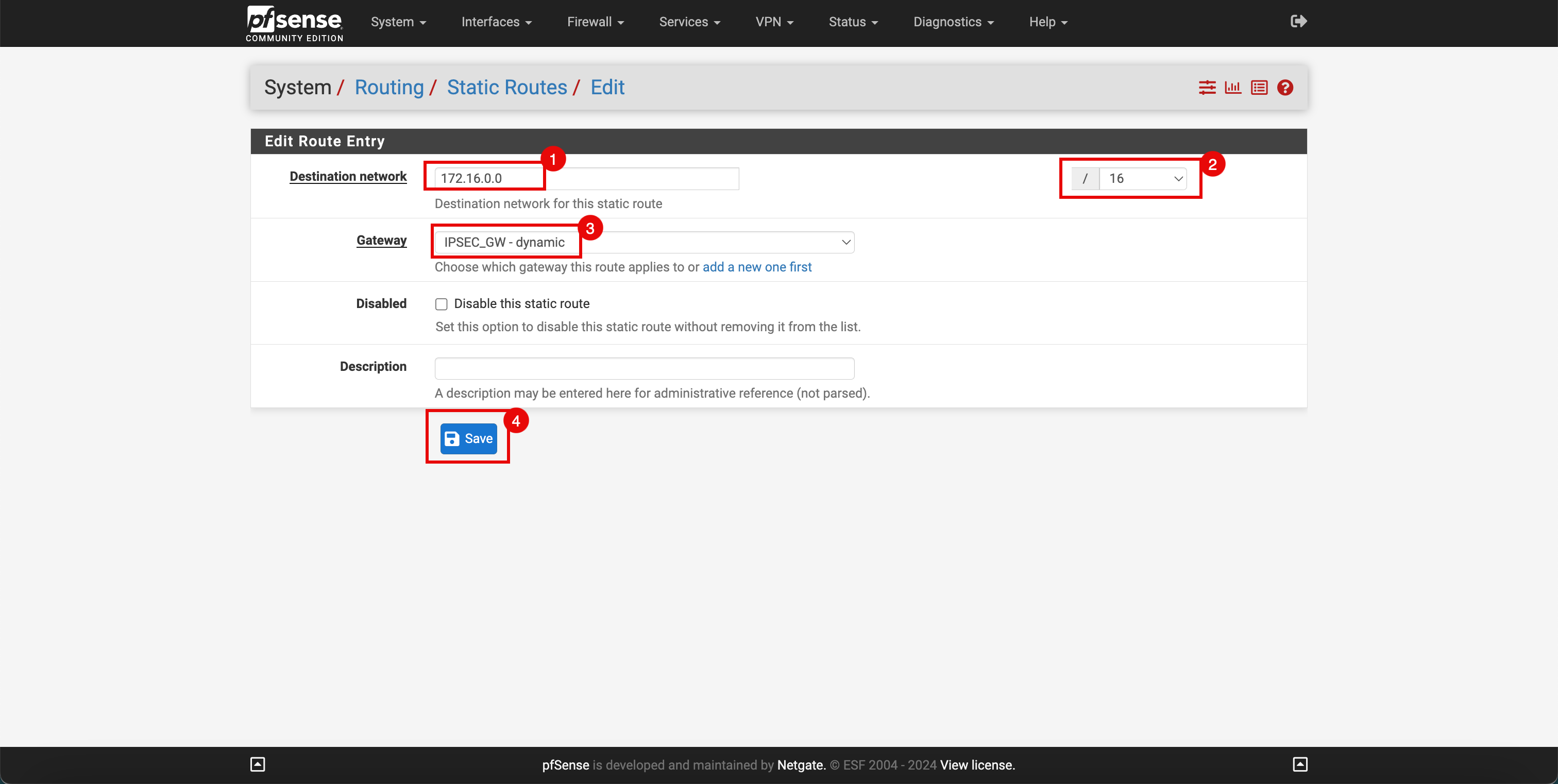

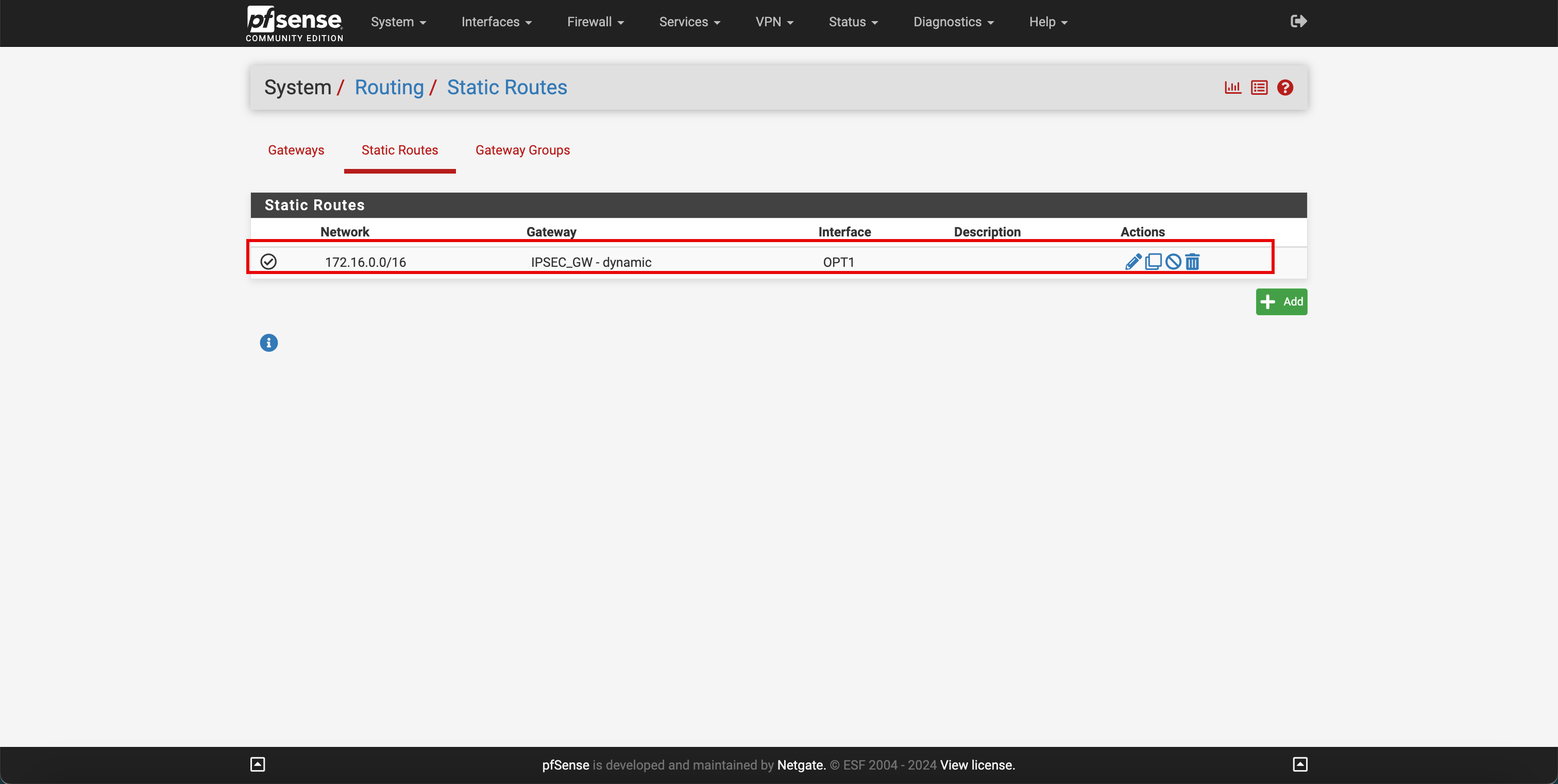

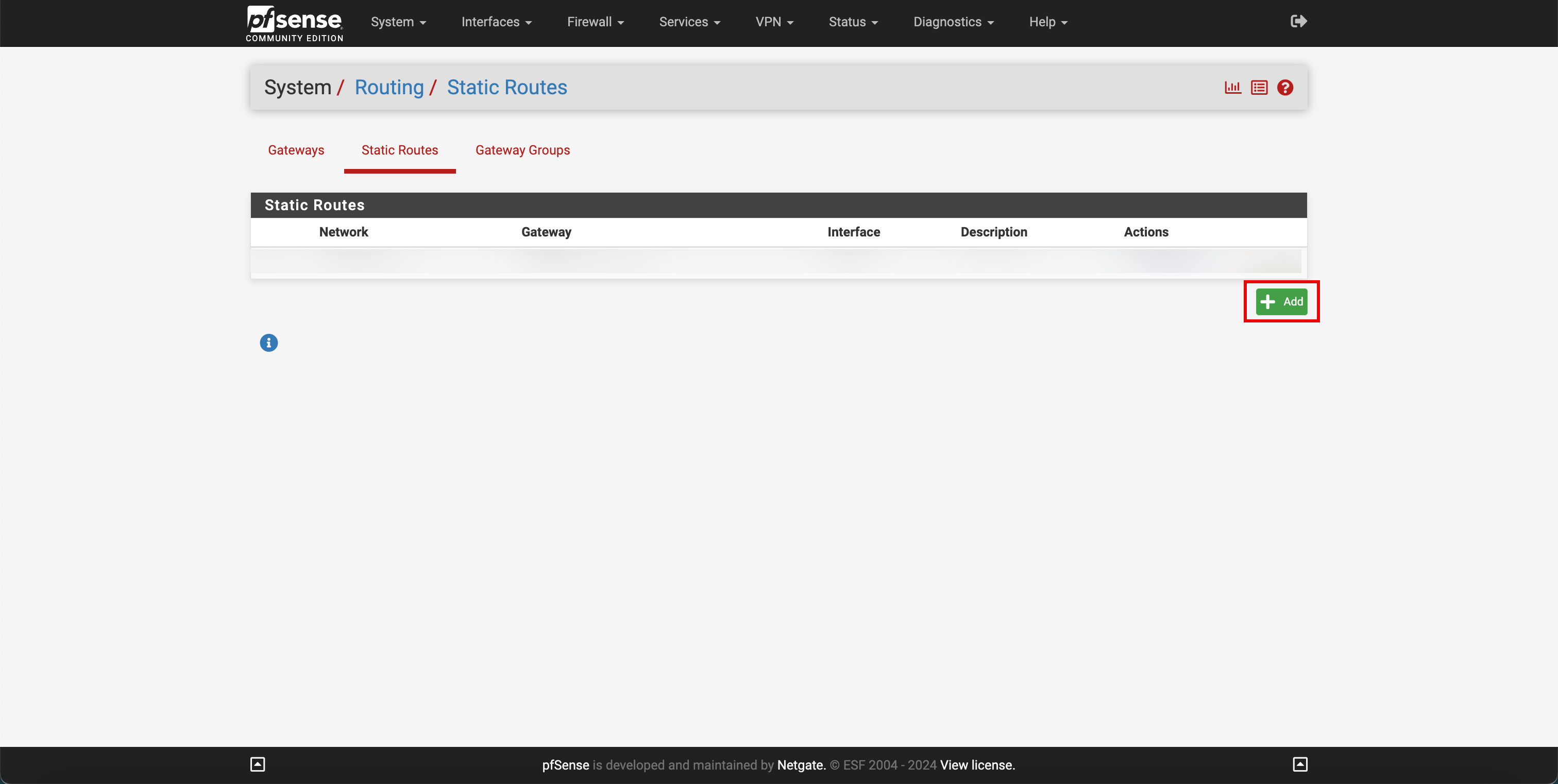

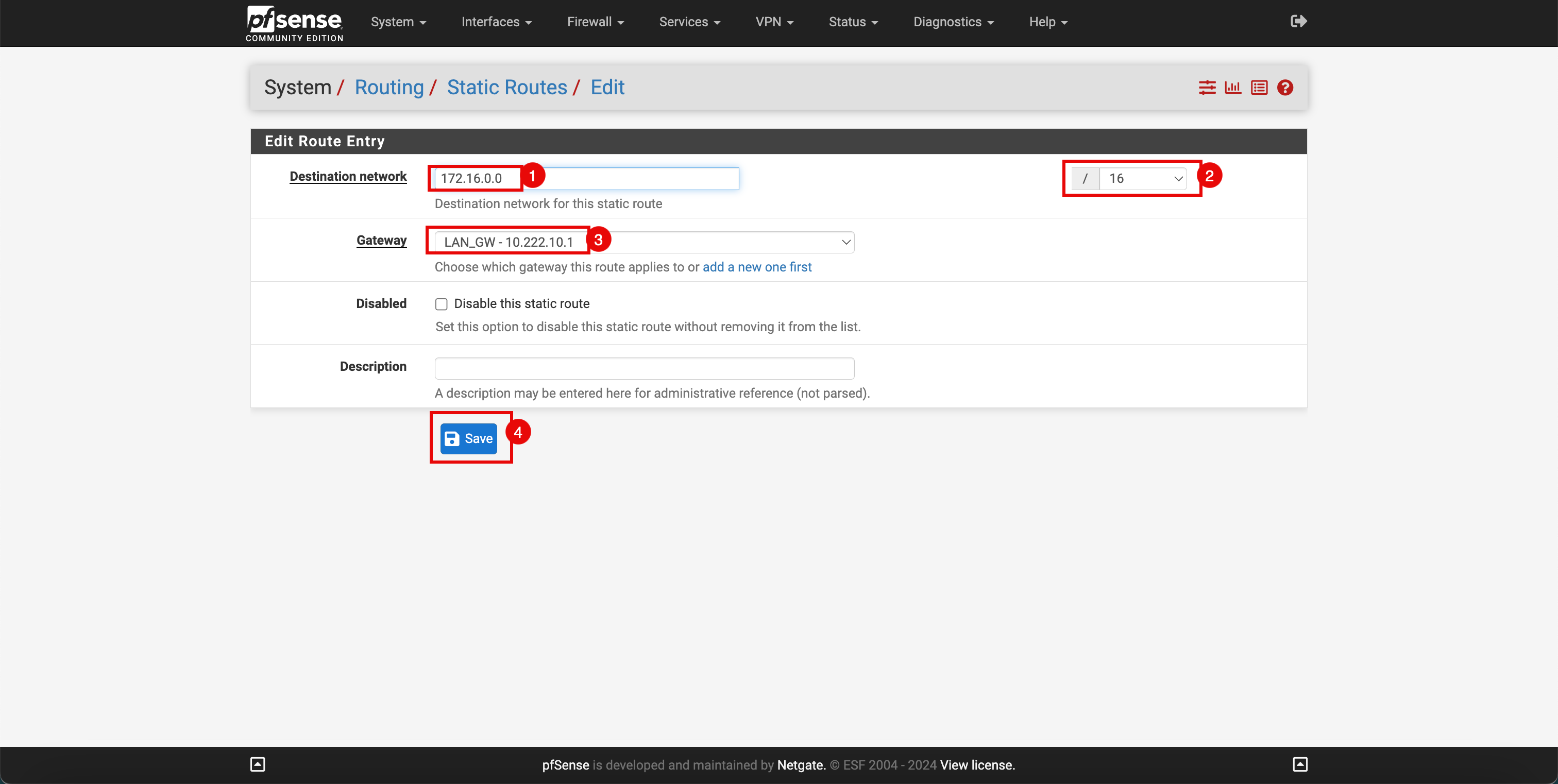

- Clique em Rotas Estáticas.

-

Clique em + Adicionar para adicionar uma nova rota estática.

- Digite a Rede de destino das redes do OCI.

- Selecione a Sub-rede de destino das redes do OCI.

- Selecione o Gateway criado acima.

- Clique em Salvar.

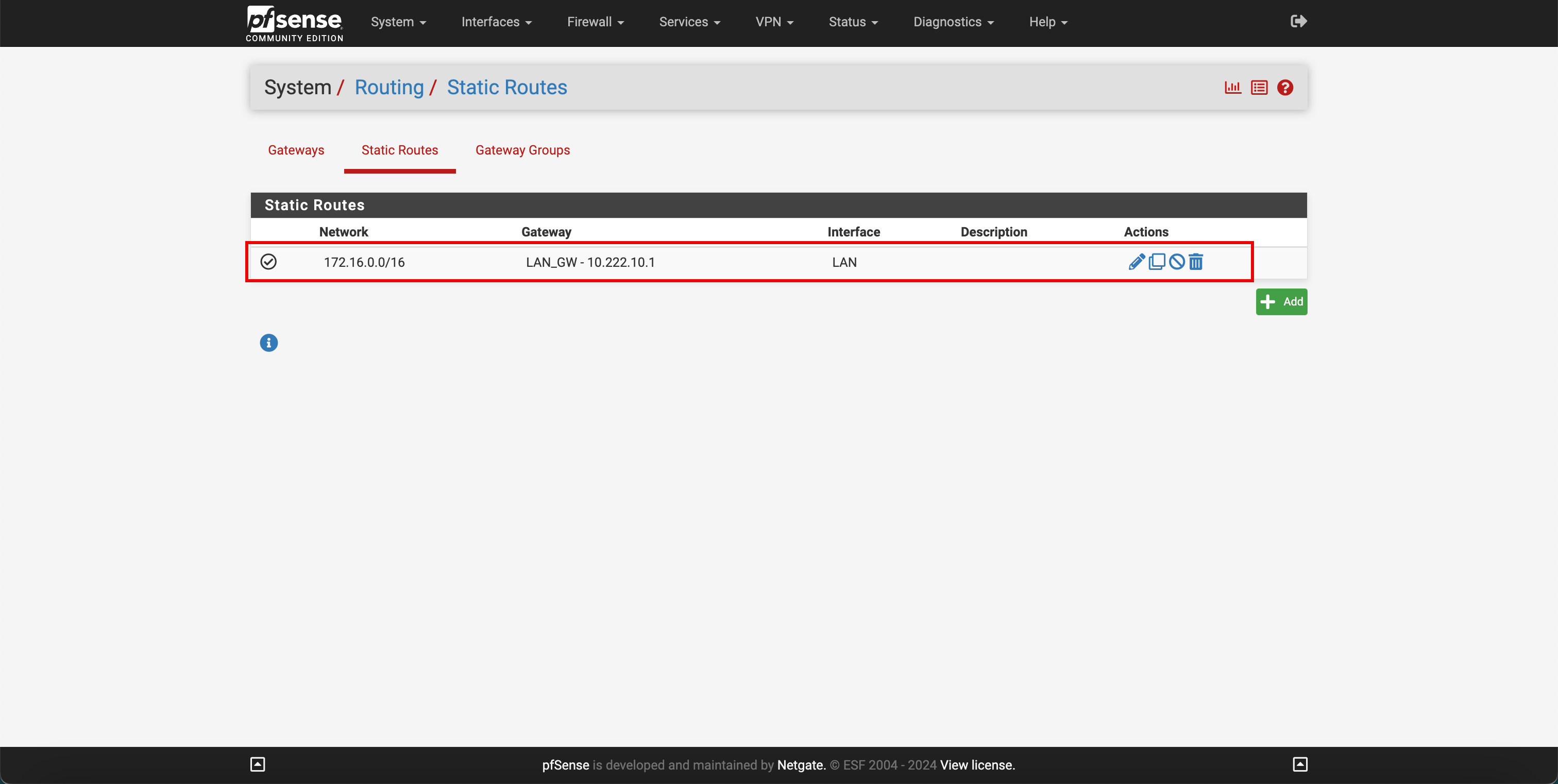

-

Observe que uma nova rota estática é adicionada e roteará o tráfego destinado às redes do OCI usando a interface de túnel.

Tarefa 6: Configurar o Roteamento Local

Temos roteamento trabalhando em pfSense, que é o ponto final da IPSec VPN. Precisamos ter certeza de que o restante da rede local saiba como acessar as redes da OCI. Portanto, precisamos rotear todo o tráfego destinado ao OCI para o ponto final da VPN pfSense.

Configurar o roteamento no cliente de computação local de teste

Estamos usando uma instância pfSense para simular a rede local.

Observação: Esta é uma instância diferente da que acabamos de usar para configurar o túnel IPSec!

-

Vá para o Portal PfSense.

- Clique no menu suspenso Sistema.

- Clique em Encaminhamento.

- Selecione

WAN_DHCPou seu gateway padrão que será usado como a primeira prioridade. - Clique em + Adicionar para adicionar um novo gateway.

- Em Interface, selecione

LAN. - Em Família de Endereços, selecione

IPv4. - Digite um Nome.

- Informe o endereço IP da LAN da outra instância pfSense, a que encerra o túnel IPSec.

- Rolar para Baixo.

-

Clique em Salvar.

- Observe que um novo gateway é adicionado para nossa outra instância pfSense.

- Clique em Rotas Estáticas.

-

Clique em + Adicionar para adicionar uma nova rota estática.

- Selecione Rede de destino das redes do OCI.

- Selecione a Sub-rede de destino das redes do OCI.

- Selecione o Gateway criado acima.

- Clique em Salvar.

-

Observe que uma nova rota estática é adicionada e roteará o tráfego destinado às redes do OCI usando a outra instância pfSense.

Tarefa 7: Verificar a Conectividade

Configuramos a VPN, adicionamos as regras de firewall corretas e configuramos o roteamento, agora testamos a conectividade.

Tarefa 7.1: Fazer Ping do Local para a VCN Spoke A

-

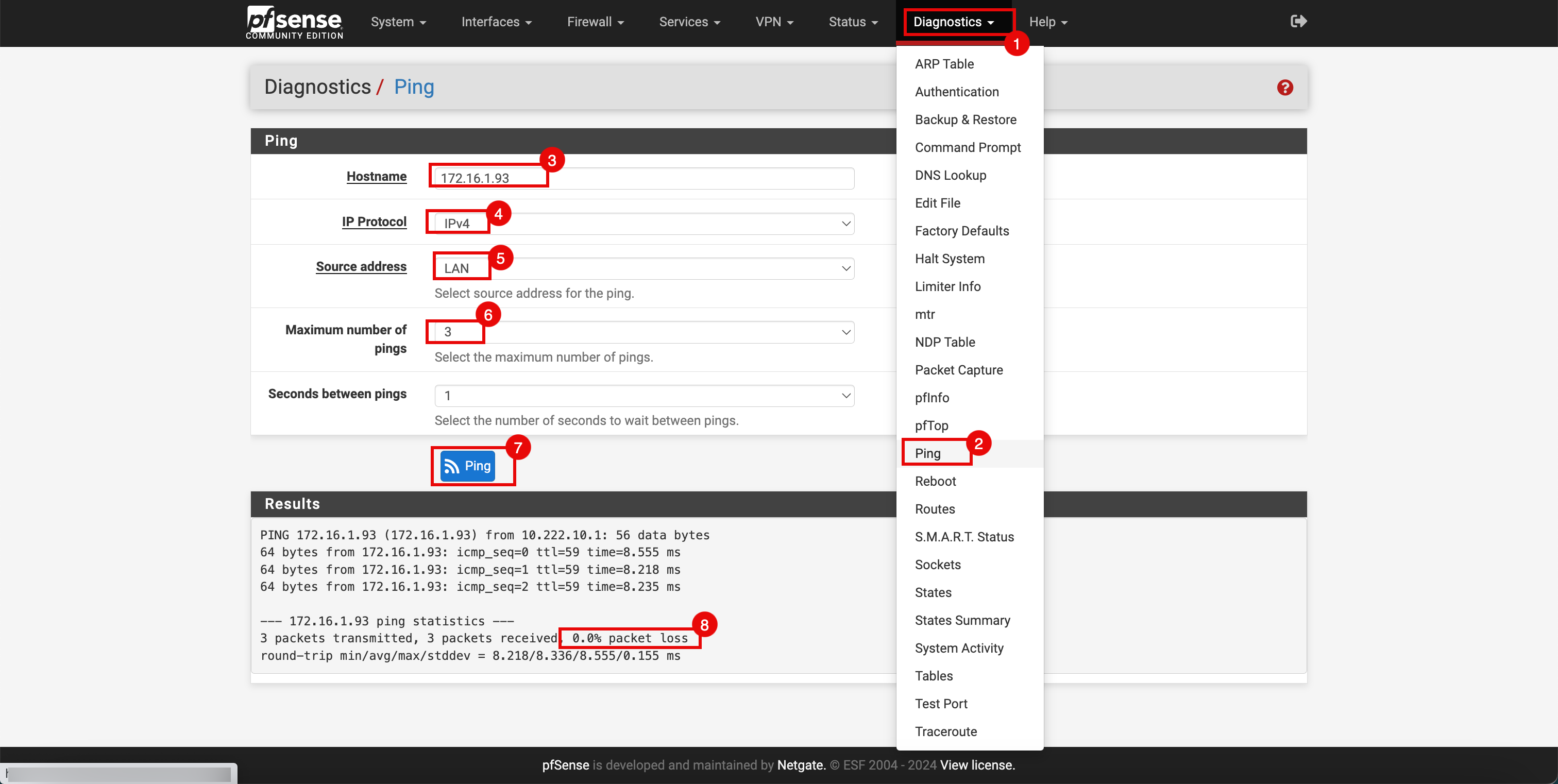

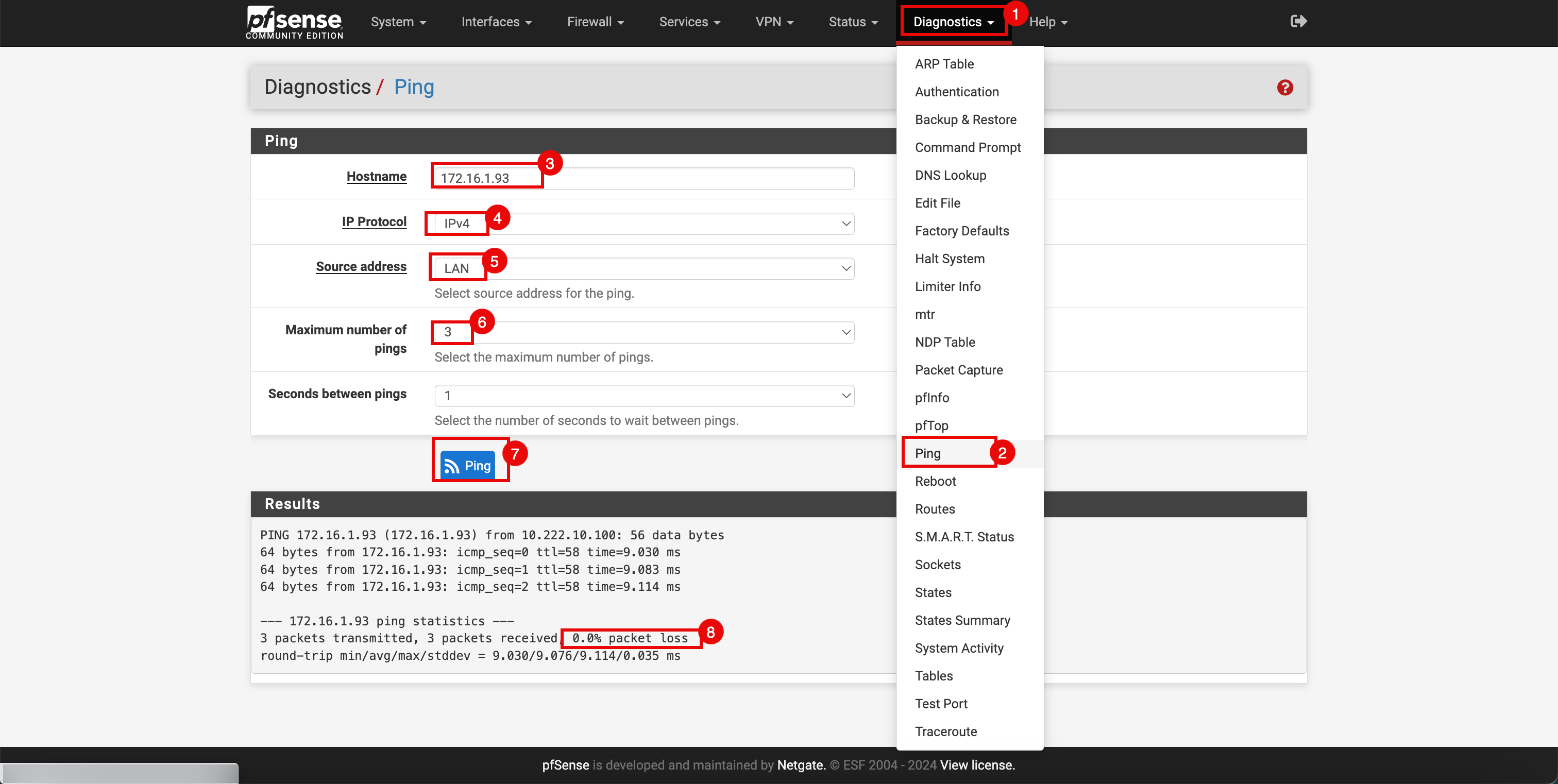

Devido à configuração do roteamento:

- O tráfego será enviado para a instância da VPN pfSense (local).

- O tráfego é enviado por meio do túnel IPSec VPN para o DRG.

- Em seguida, o DRG roteará o tráfego para o firewall pfSense do OCI.

- O firewall do OCI pfSense permitirá ou negará o tráfego com base nas regras de firewall configuradas.

- Quando o tráfego ICMP for aceito, ele roteará o tráfego para a instância Spoke.

-

Execute um teste de ping na instância local da VPN pfSense.

- Clique no menu drop-down Diagnóstico.

- Clique em Ping.

- Digite o Nome do Host, que é um endereço IP da instância da VCN Spoke A.

- Em Protocolo IP, selecione

IPv4. - Em Endereço de origem, selecione a interface

LAN. - Em Número máximo de pings, selecione

3. - Clique em Ping.

- Observe que temos 0% de perda de Pacote.

-

Também podemos fazer um teste na outra instância pfSense (o Cliente). Execute um teste de ping na instância local pfSense do Cliente.

- Clique no menu drop-down Diagnóstico.

- Clique em Ping.

- Digite o Nome do Host, que é um endereço IP da instância da VCN Spoke A.

- Em Protocolo IP, selecione

IPv4. - Em Endereço de origem, selecione a interface

LAN. - Em Número máximo de pings, selecione

3. - Clique em Ping.

- Observe que temos 0% de perda de Pacote.

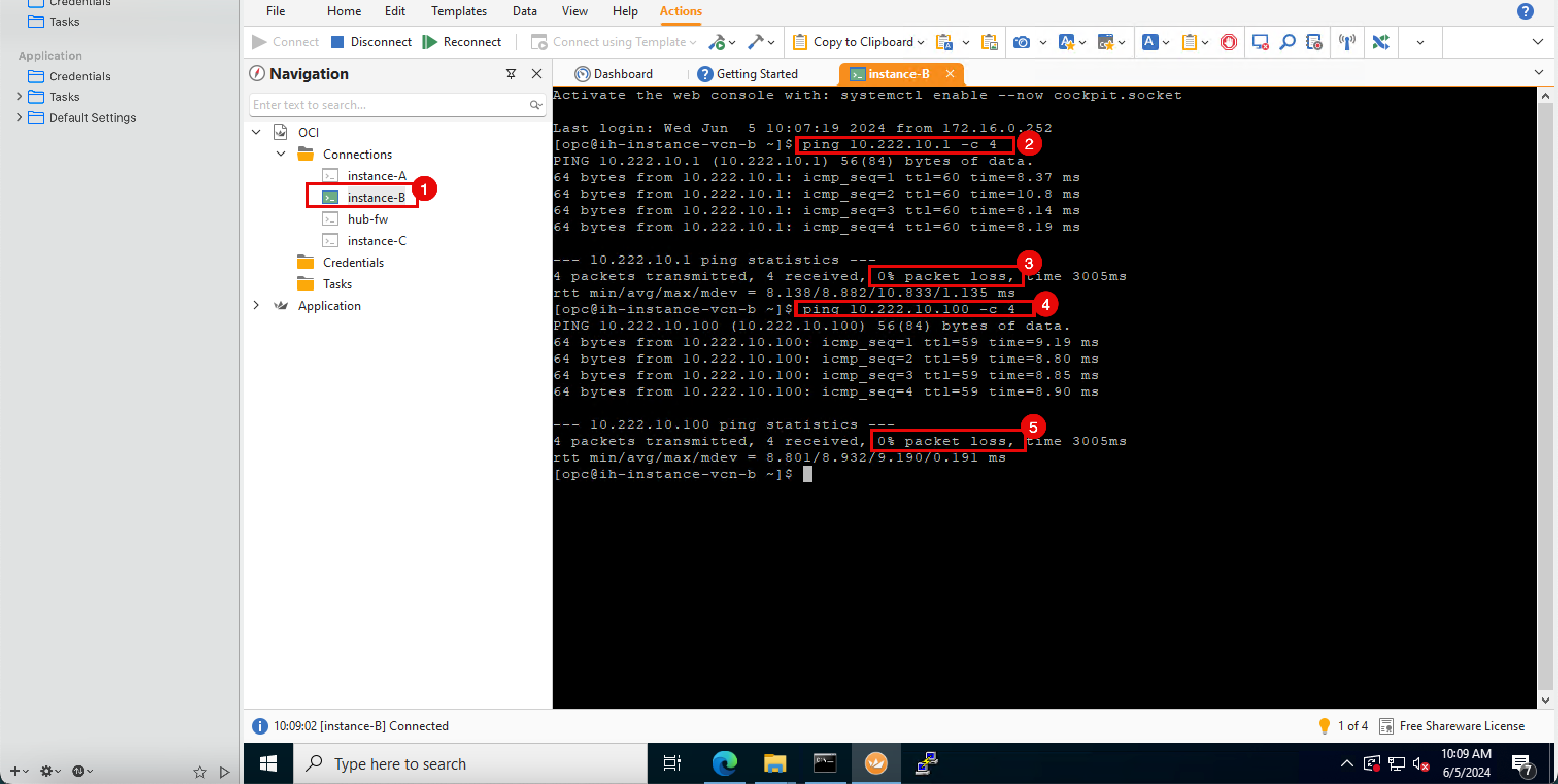

Tarefa 7.2: Fazer Ping da VCN B Spoke para o Local

-

Devido à configuração do roteamento:

- O tráfego será enviado para o DRG.

- Em seguida, o DRG roteará o tráfego para o firewall pfSense do OCI.

- O firewall do OCI pfSense permitirá ou negará o tráfego com base nas regras de firewall configuradas.

- Quando o tráfego ICMP for aceito, ele roteará o tráfego de volta para o DRG.

- O tráfego é enviado por meio do túnel IPSec VPN para a instância pfSense local.

- Estabeleça conexão com a instância da VCN spoke B.

- Faça um ping no endereço IP da LAN da instância da VPN pfSense local (

10.222.10.1). - Observe que temos 0% de perda de pacote para que o ping seja bem-sucedido.

- Faça um ping no endereço IP da LAN da instância do cliente pfSense local (

10.222.10.100). - Observe que temos 0% de perda de pacote para que o ping seja bem-sucedido.

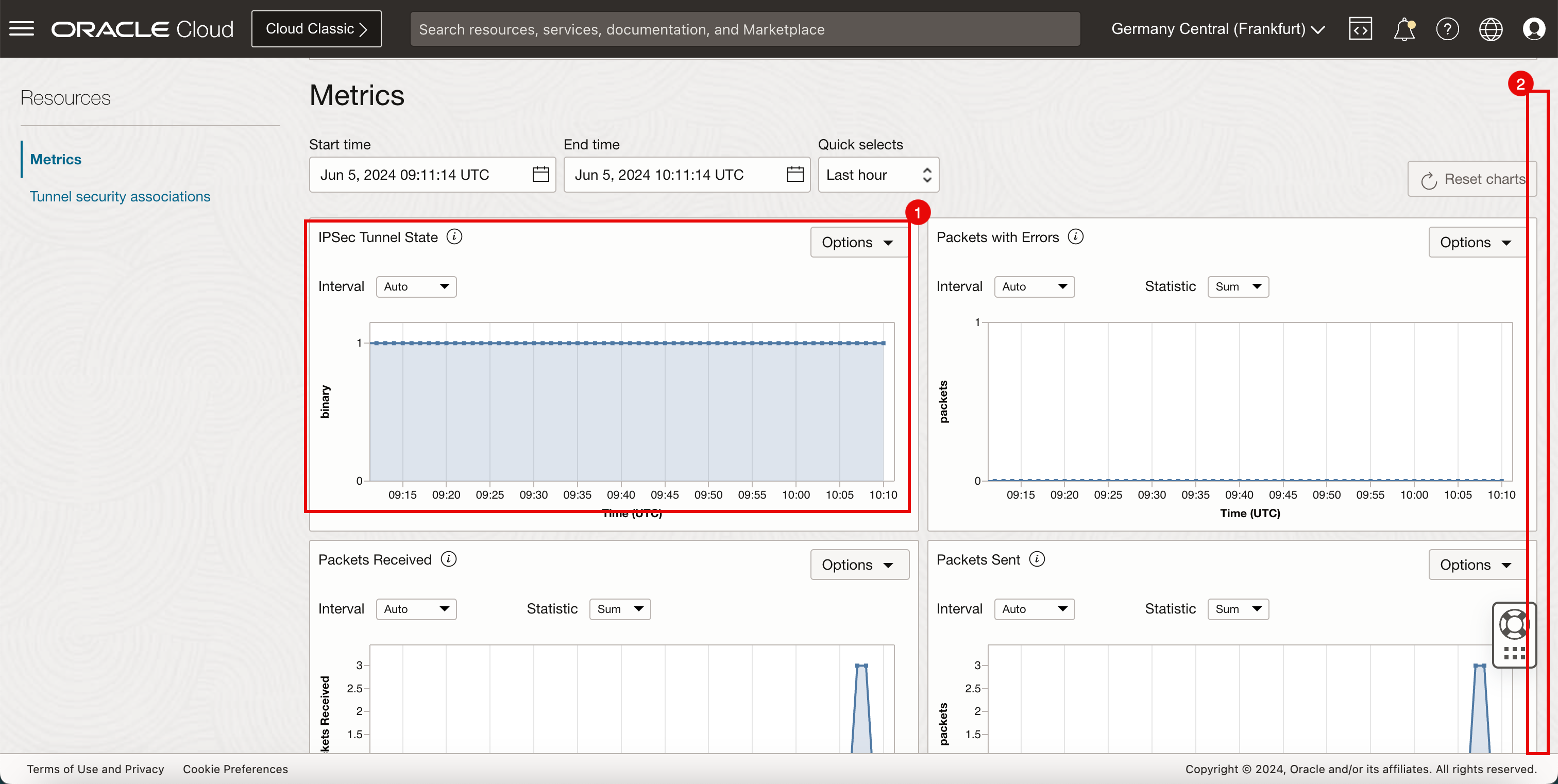

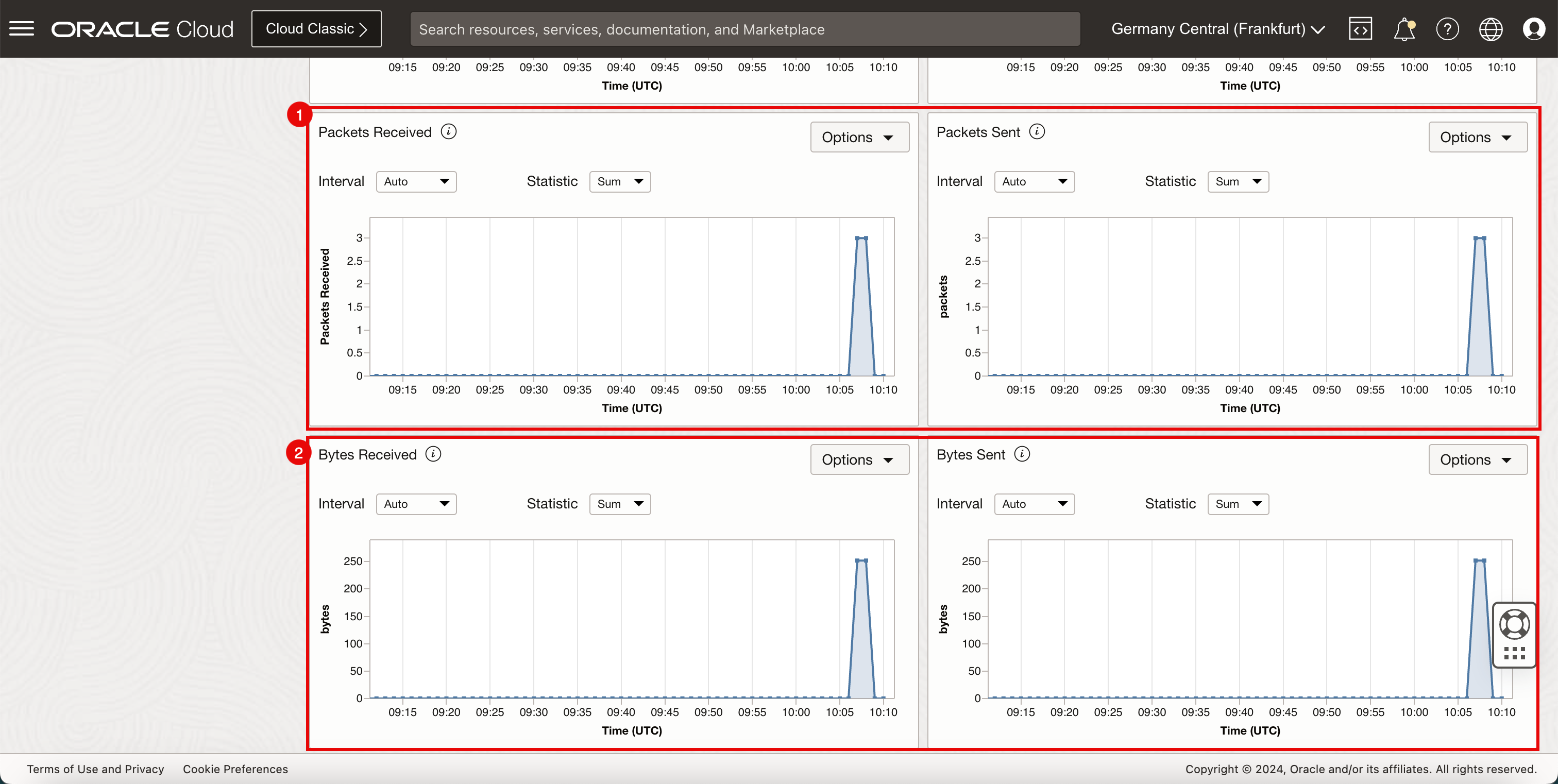

Tarefa 7.3: Verificar Estatísticas de Rede da IPSec VPN no OCI

-

Vá até a Console do OCI.

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

- Clique em Rede.

- Clique em VPN Site a Site.

-

Clique na VPN.

-

Clique no primeiro túnel.

- Observe que o estado do túnel mostra uma constante

1no estado binário, indicando que o túnel está ativo constantemente. - Rolar para Baixo.

- Observe que o gráfico está atingindo o pico dos Pacotes Recebidos e dos Pacotes Enviados, devido ao ping que fizemos na Tarefa 7.1.

- Observe que o gráfico está atingindo o pico dos Pacotes Recebidos e dos Pacotes Enviados, devido ao ping que fizemos na Tarefa 7.2.

- Observe que o estado do túnel mostra uma constante

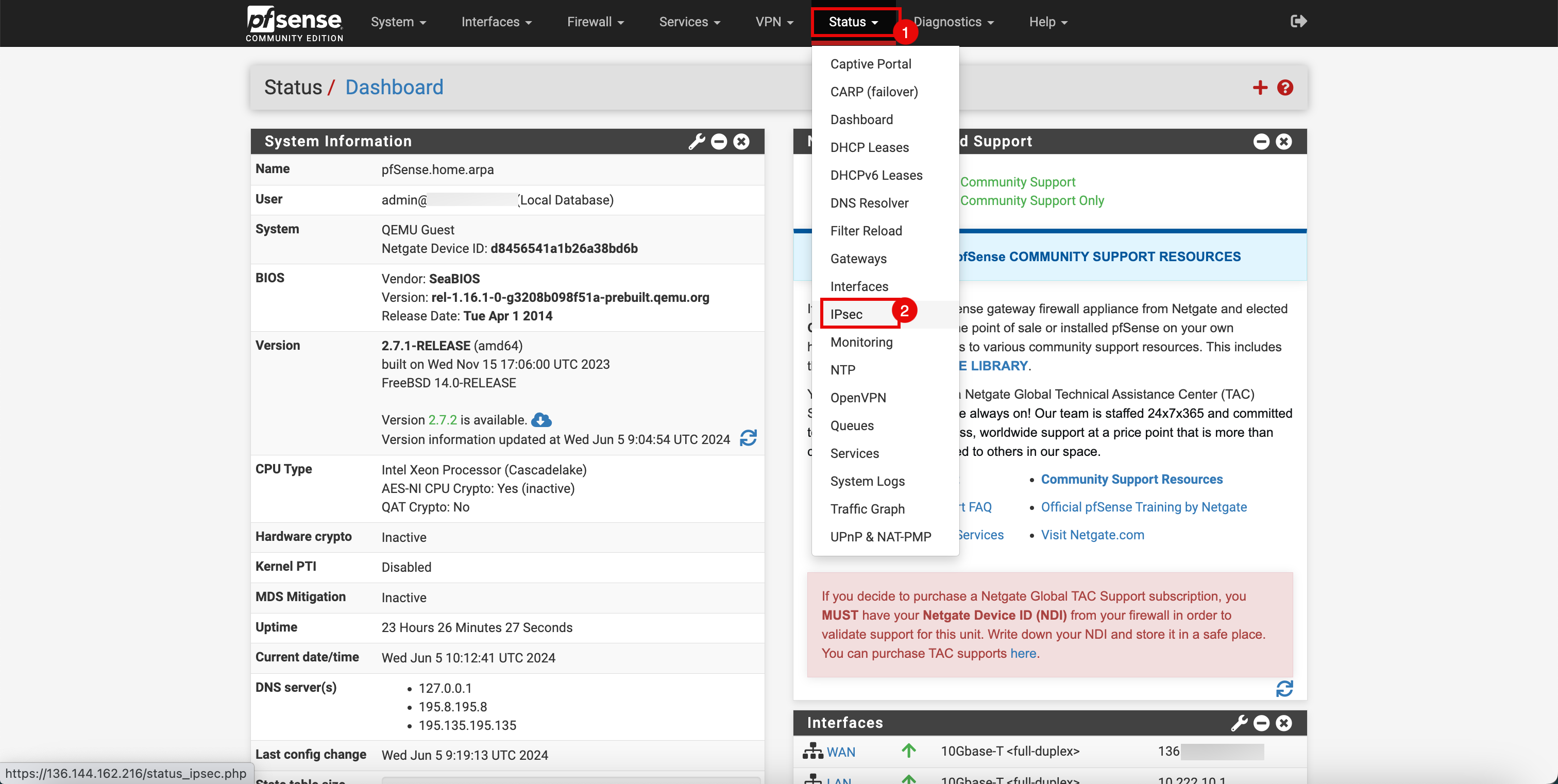

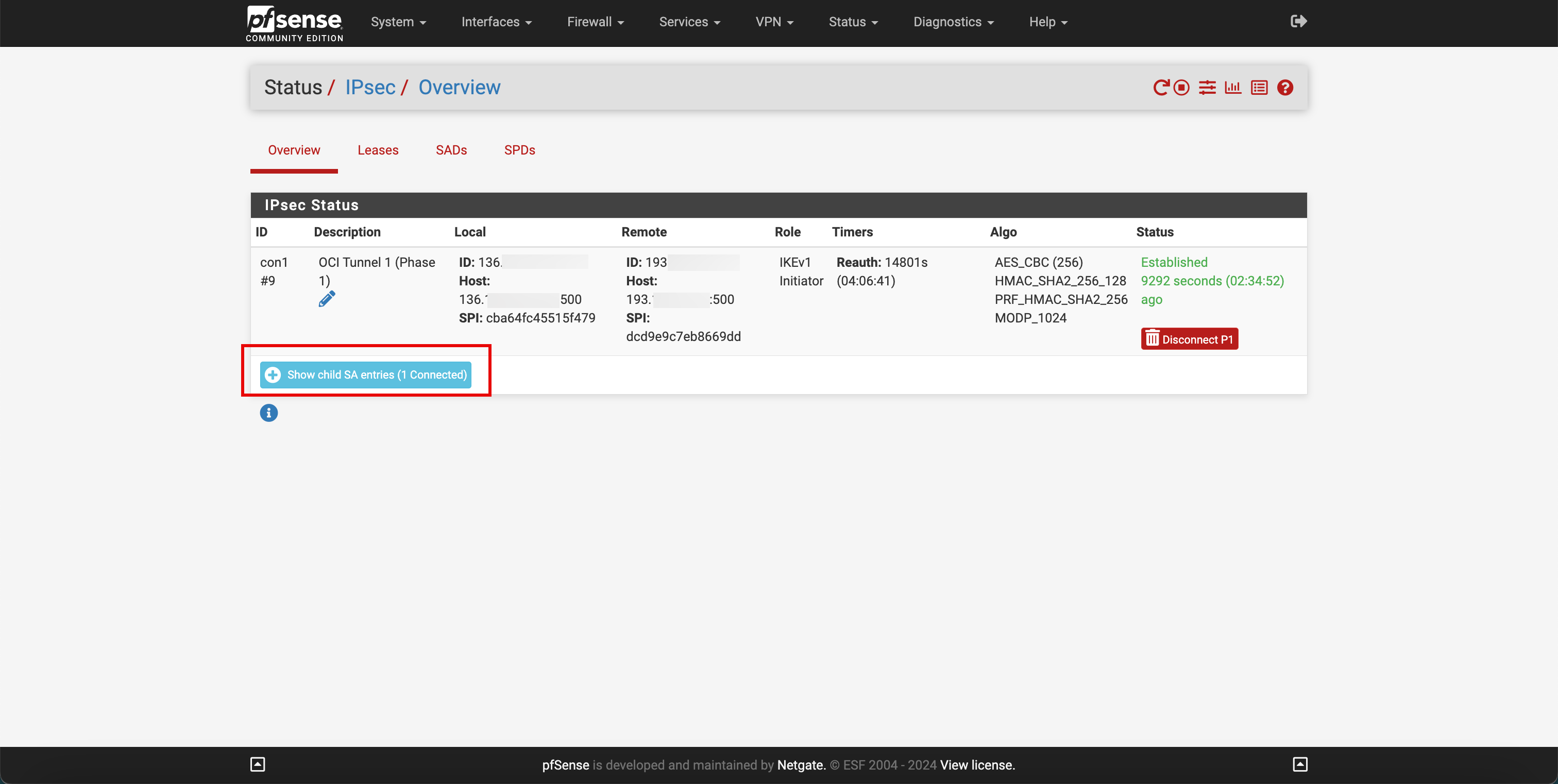

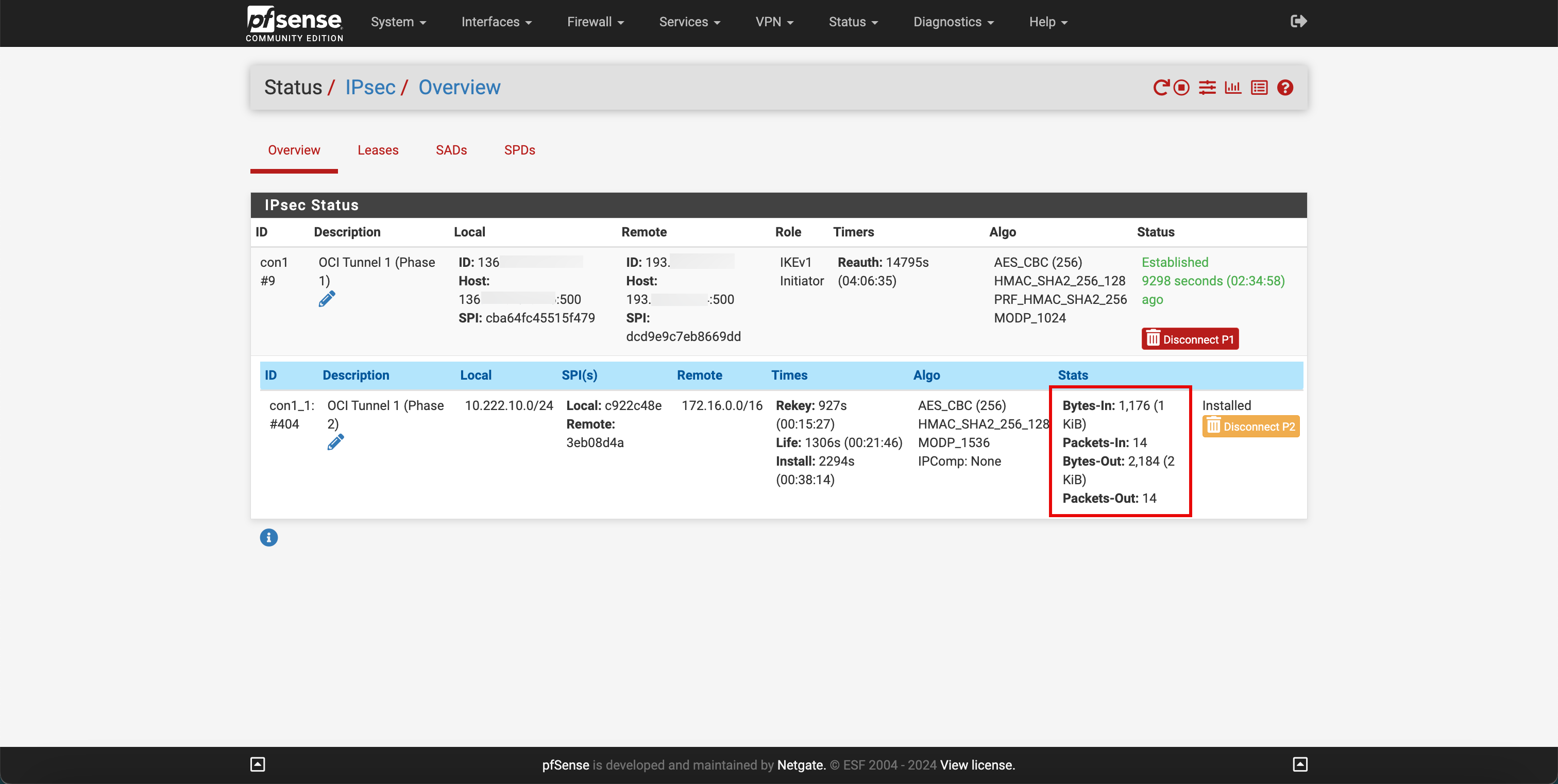

Tarefa 7.4: Verificar Estatísticas de Rede da IPSec VPN na Instância de VPN pfSense (On-premises)

-

Vá para o Portal PfSense.

- Clique no menu suspenso Status.

- Clique em IPSec.

-

Clique em Mostrar Entradas de Acordo de Serviço Filho (1 conexão).

-

Observe que os Pacotes e os Bytes entraram e saíram.

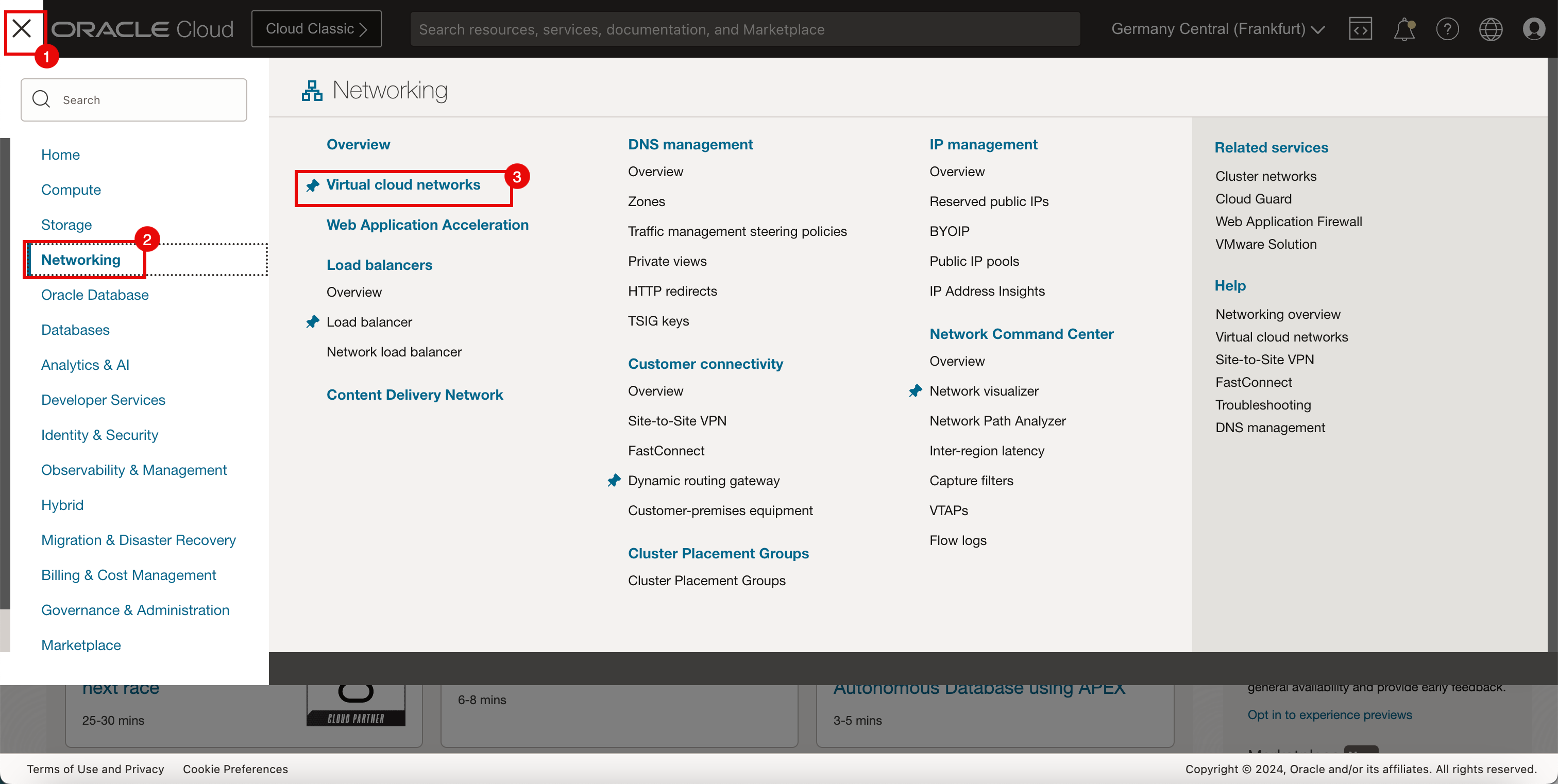

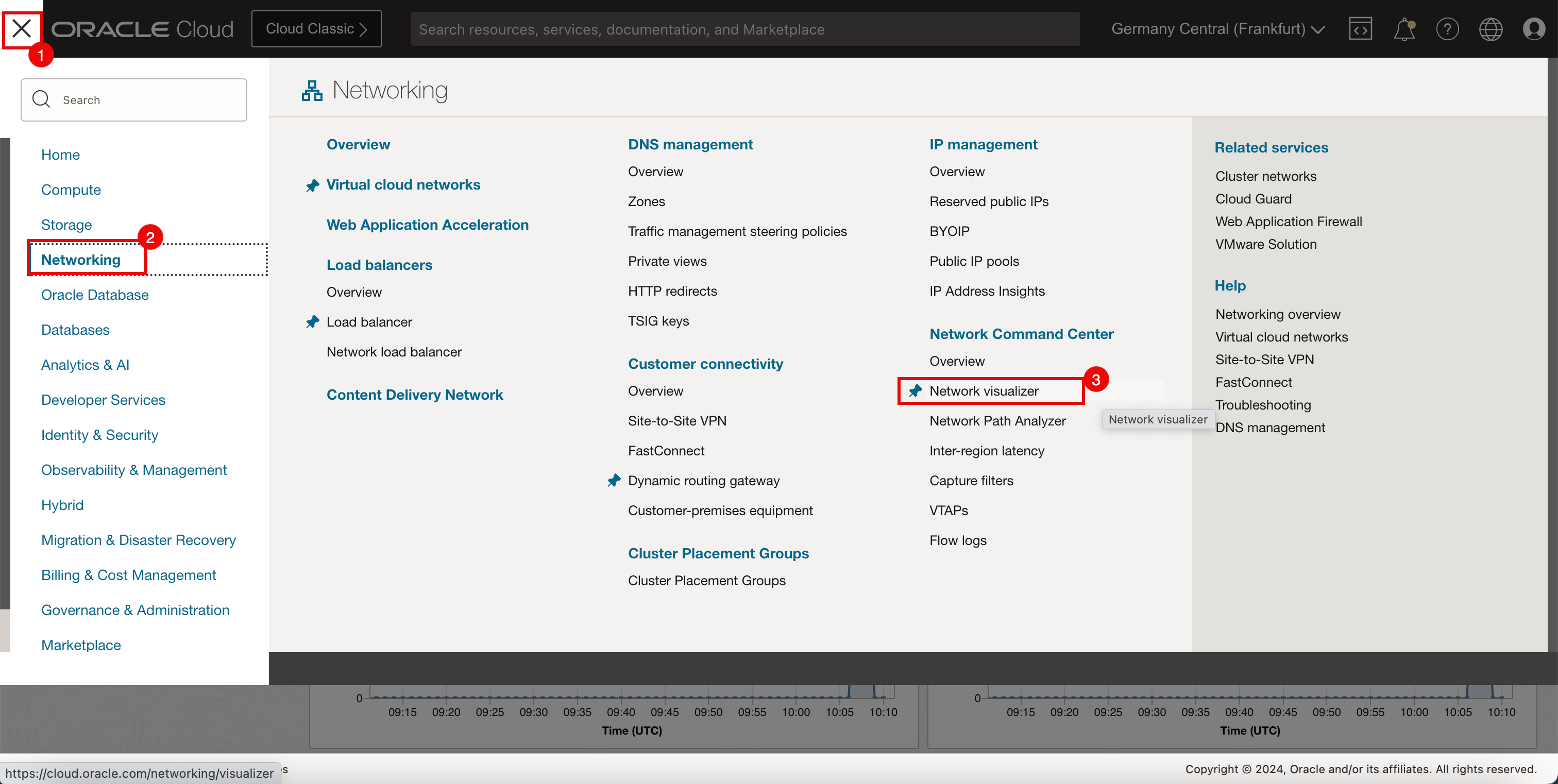

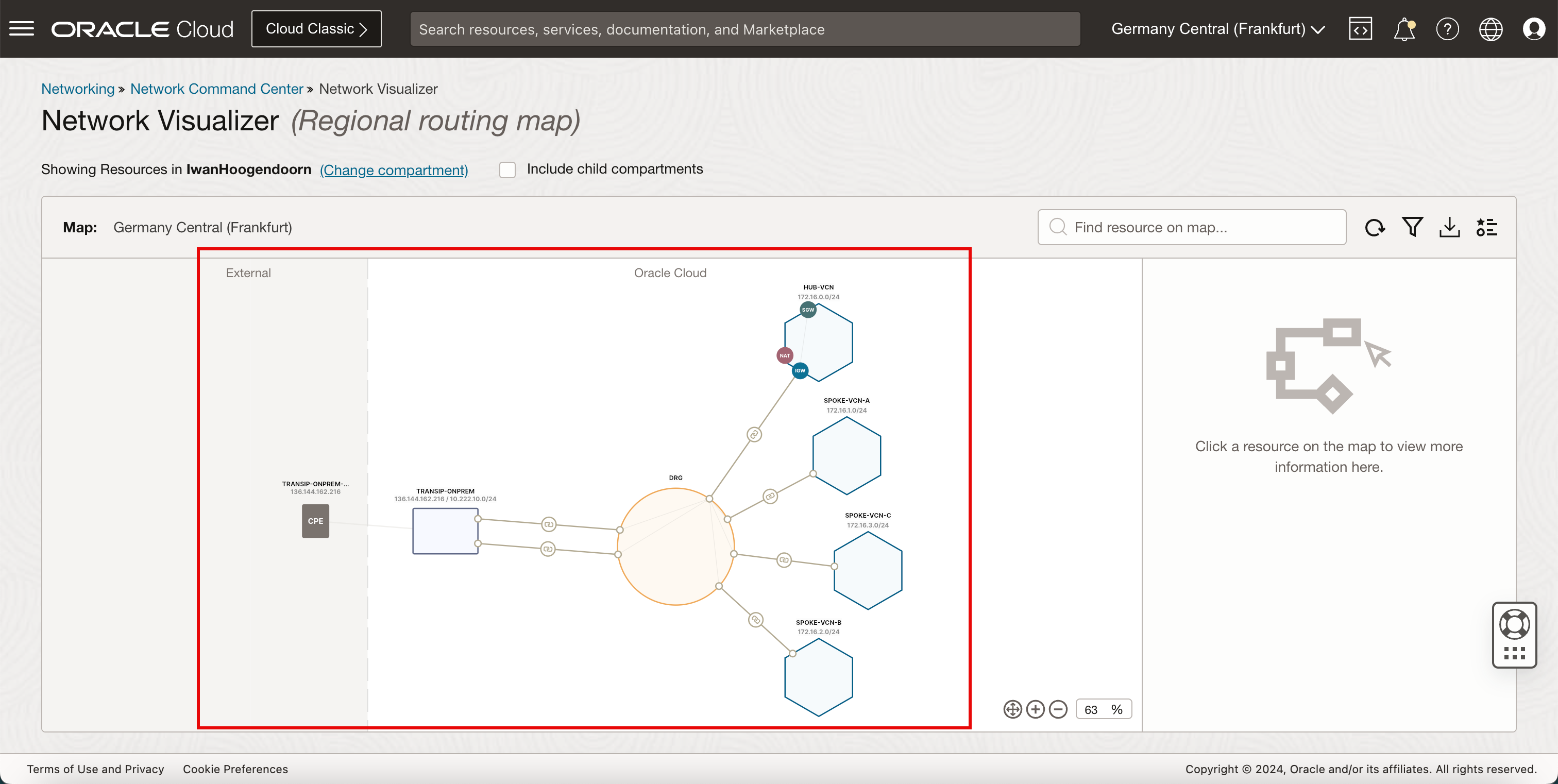

Visualizador de Rede

Como adicionamos a VPN, podemos usar o Visualizador de Rede na Console do OCI para obter uma visão geral da rede.

-

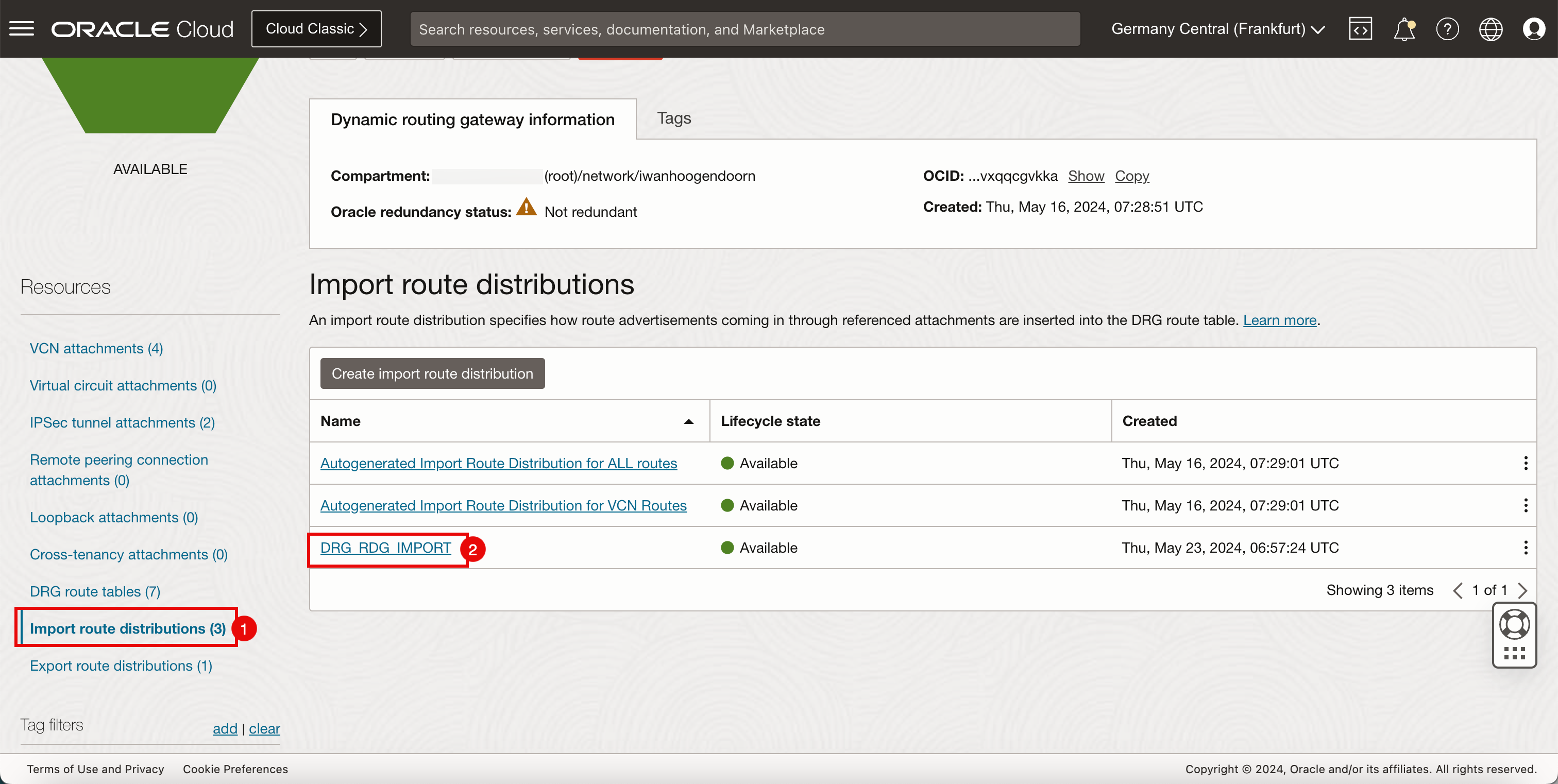

Vá até a Console do OCI.

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

- Clique em Rede.

- Clique em Visualizador de Rede.

-

Você pode ver quatro VCNs (um Hub e três Spokes) e o local conectado à VPN.

Reconhecimentos

- Autor - Iwan Hoogendoorn (Especialista em Rede OCI)

Mais Recursos de Aprendizagem

Explore outros laboratórios em docs.oracle.com/learn ou acesse mais conteúdo de aprendizado gratuito no canal Oracle Learning YouTube. Além disso, visite education.oracle.com/learning-explorer para se tornar um Oracle Learning Explorer.

Para obter a documentação do produto, visite o Oracle Help Center.

Connect On-premises to OCI using an IPSec VPN with Hub and Spoke VCN Routing Architecture

G10333-01

June 2024