Observação:

- Este tutorial requer acesso ao Oracle Cloud. Para se inscrever em uma conta gratuita, consulte Conceitos básicos do Oracle Cloud Infrastructure Free Tier.

- Ele usa valores de exemplo para credenciais, tenancy e compartimentos do Oracle Cloud Infrastructure. Ao concluir seu laboratório, substitua esses valores por valores específicos do seu ambiente de nuvem.

Instalar um Firewall pfSense no Oracle Cloud Infrastructure

Introdução

Observação: pfSense não é oficialmente suportado no Oracle Cloud Infrastructure pelo Netgate ou pela Oracle. Entre em contato com a equipe de suporte do pfSense antes de tentar este tutorial.

pfSense é um firewall que pode ser usado para fins de produção ou teste no qual você pode simular os serviços de firewall nativos do OCI (Oracle Cloud Infrastructure). Essa configuração do firewall pfSense pode ser usada dentro de um cenário de roteamento da VCN hub e spoke.

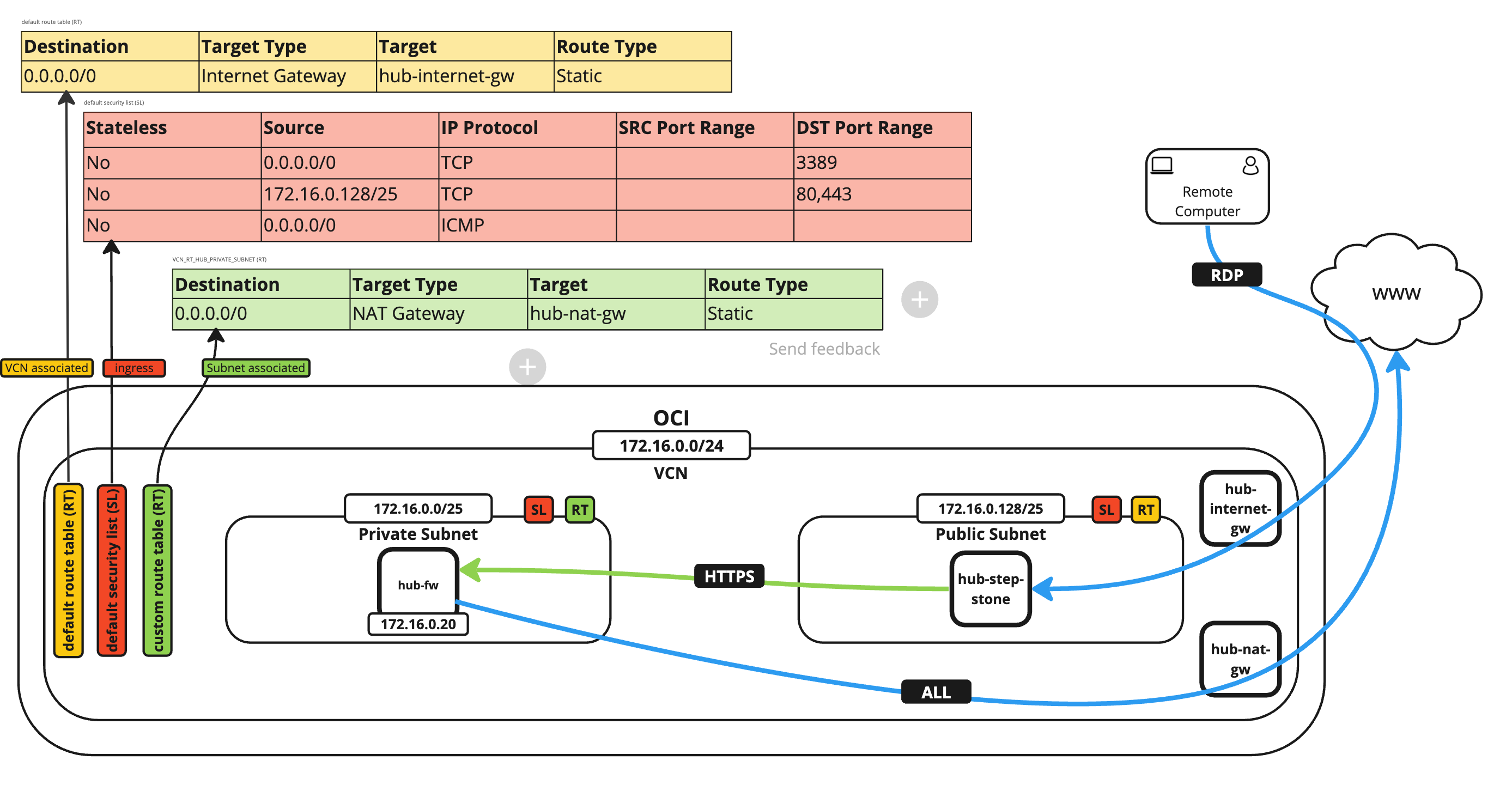

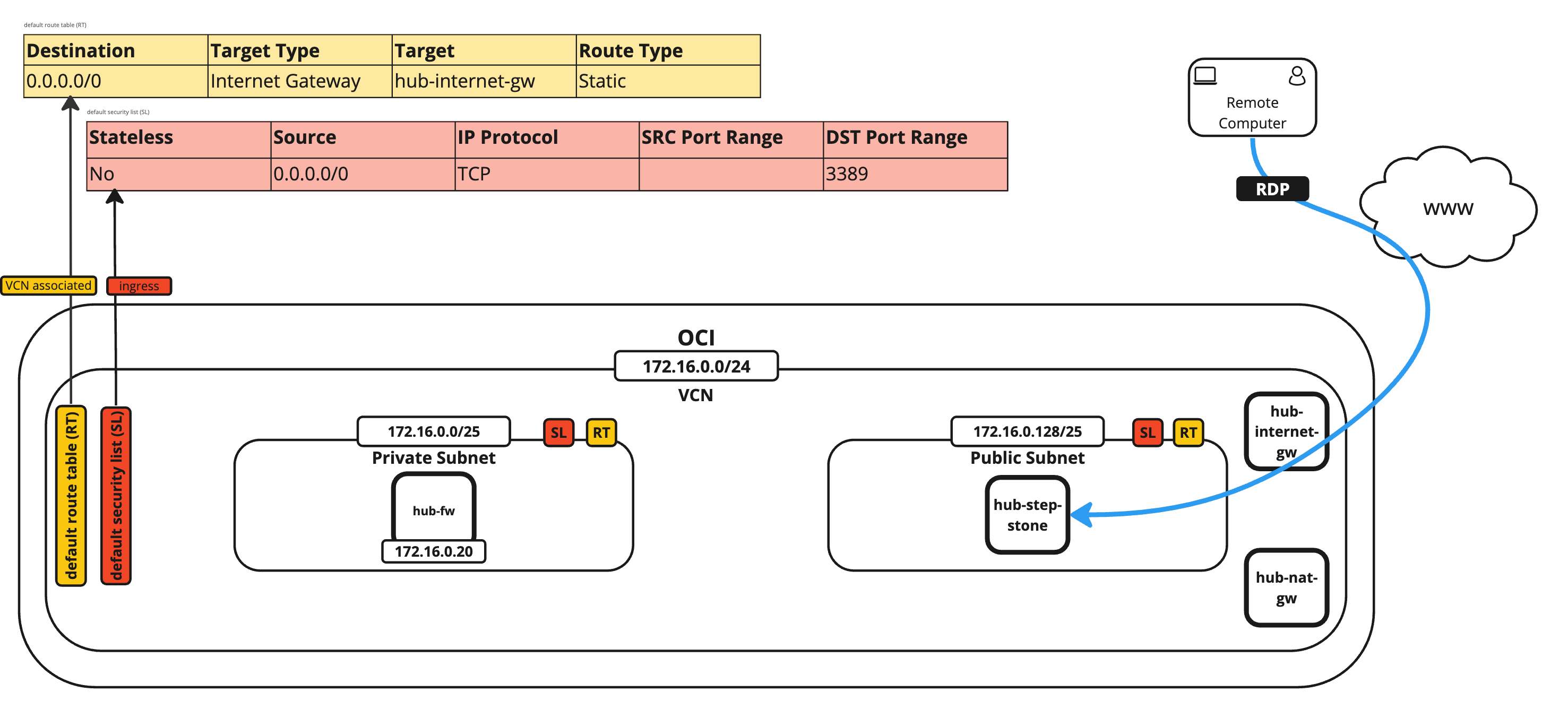

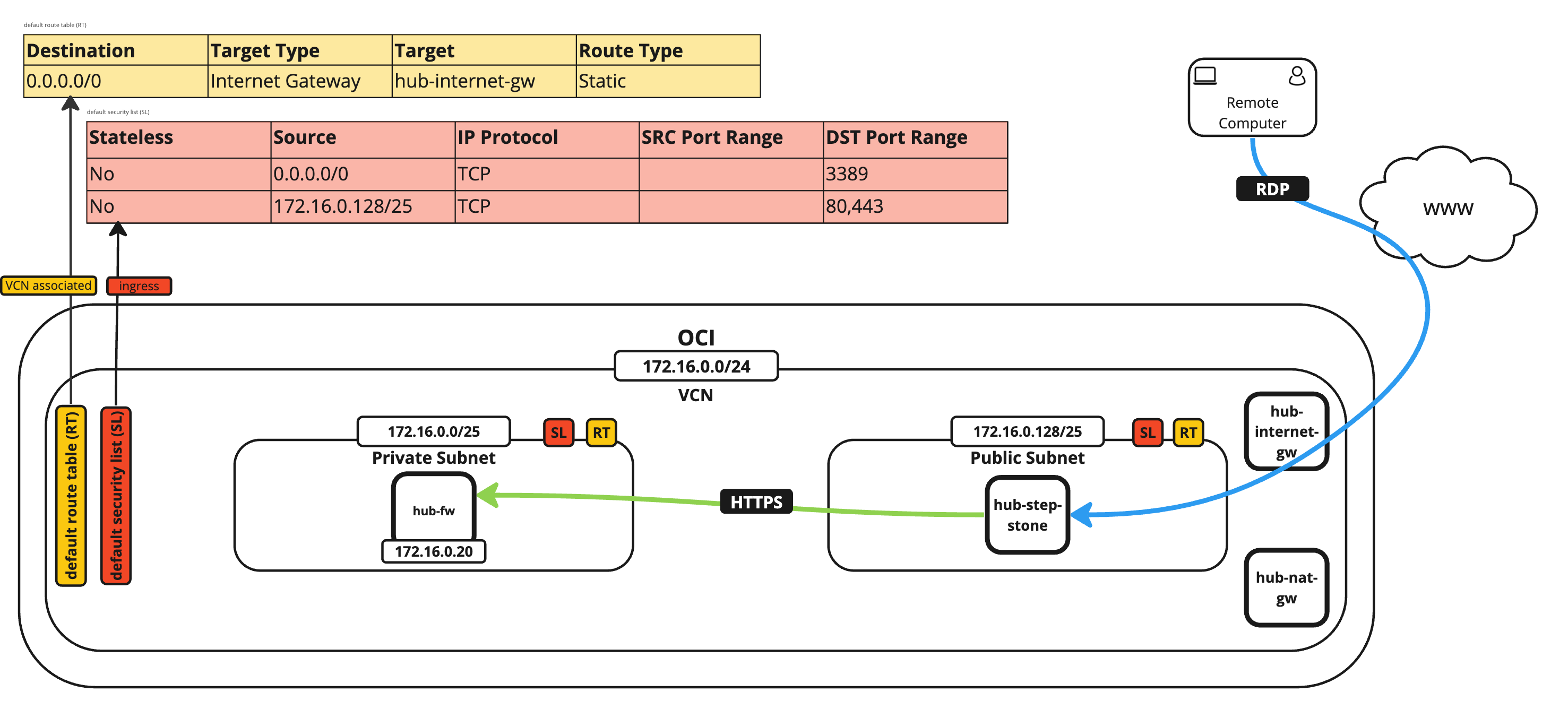

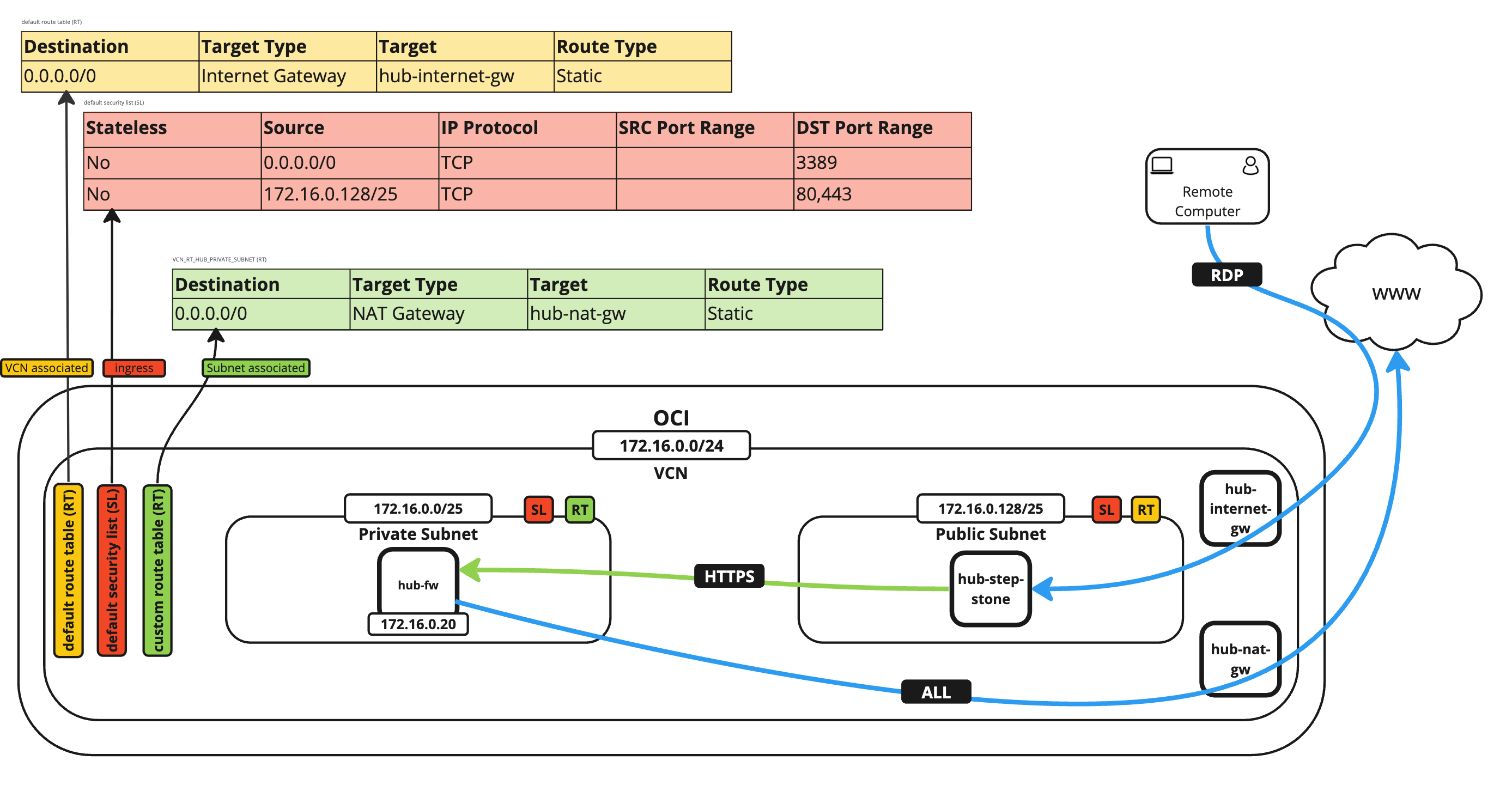

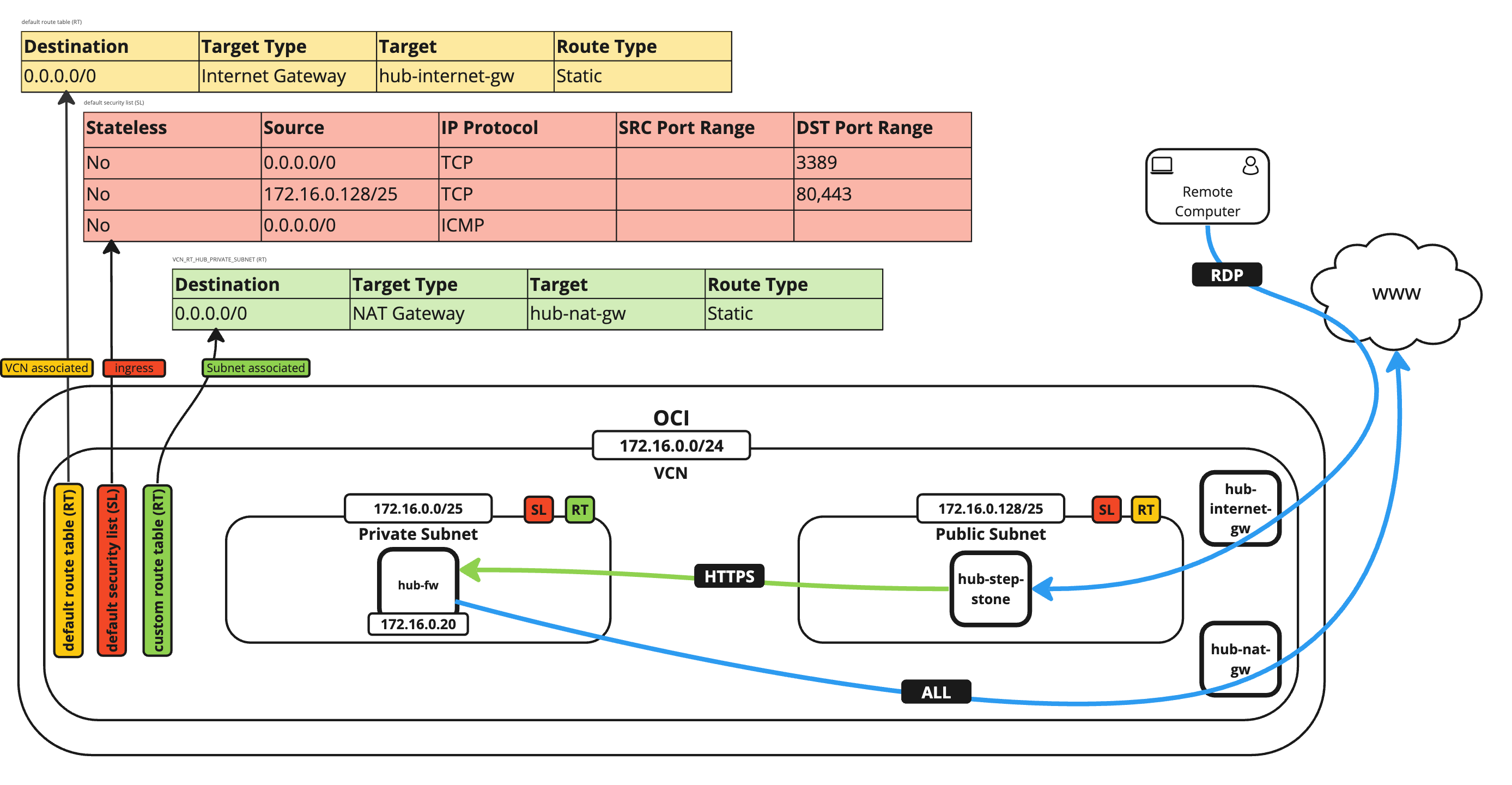

A imagem a seguir ilustra como será o ambiente quando você terminar a implantação e a configuração.

Objetivos

- Configure um firewall pfSense dentro do OCI. Faremos ajustes nas listas de roteamento e segurança para que o firewall pfSense possa ser gerenciado corretamente e faremos alguns testes ICMP para verificar a conectividade.

Pré-requisitos

- Antes de começarmos a configurar o firewall pfSense dentro do OCI, é importante ter outra instância que possa se conectar ao novo firewall pfSense usando seu web browser para executar o gerenciamento no firewall pfSense. Neste tutorial, criamos uma instância do Windows para fazer isso. Certifique-se de ter algo semelhante.

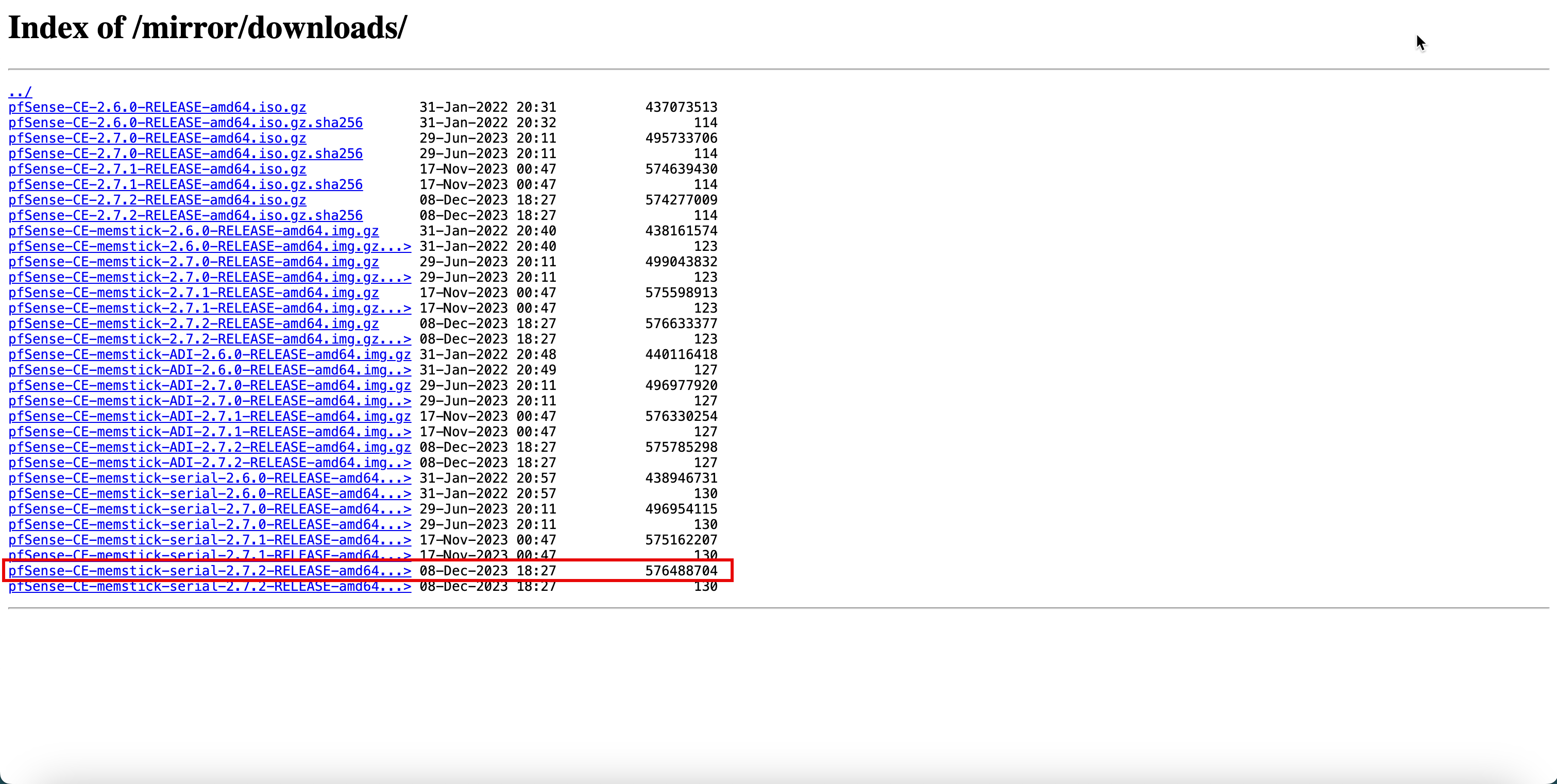

Tarefa 1: Fazer Download da Imagem pfSense

-

Faça download da imagem pfSense no site do Netgate. Certifique-se de fazer download da versão

memstick-serial. O nome do arquivo da imagem que estamos usando épfSense-CE-memstick-serial-2.7.2-RELEASE-amd64.img.gz. Para obter mais informações, consulte Netgate.

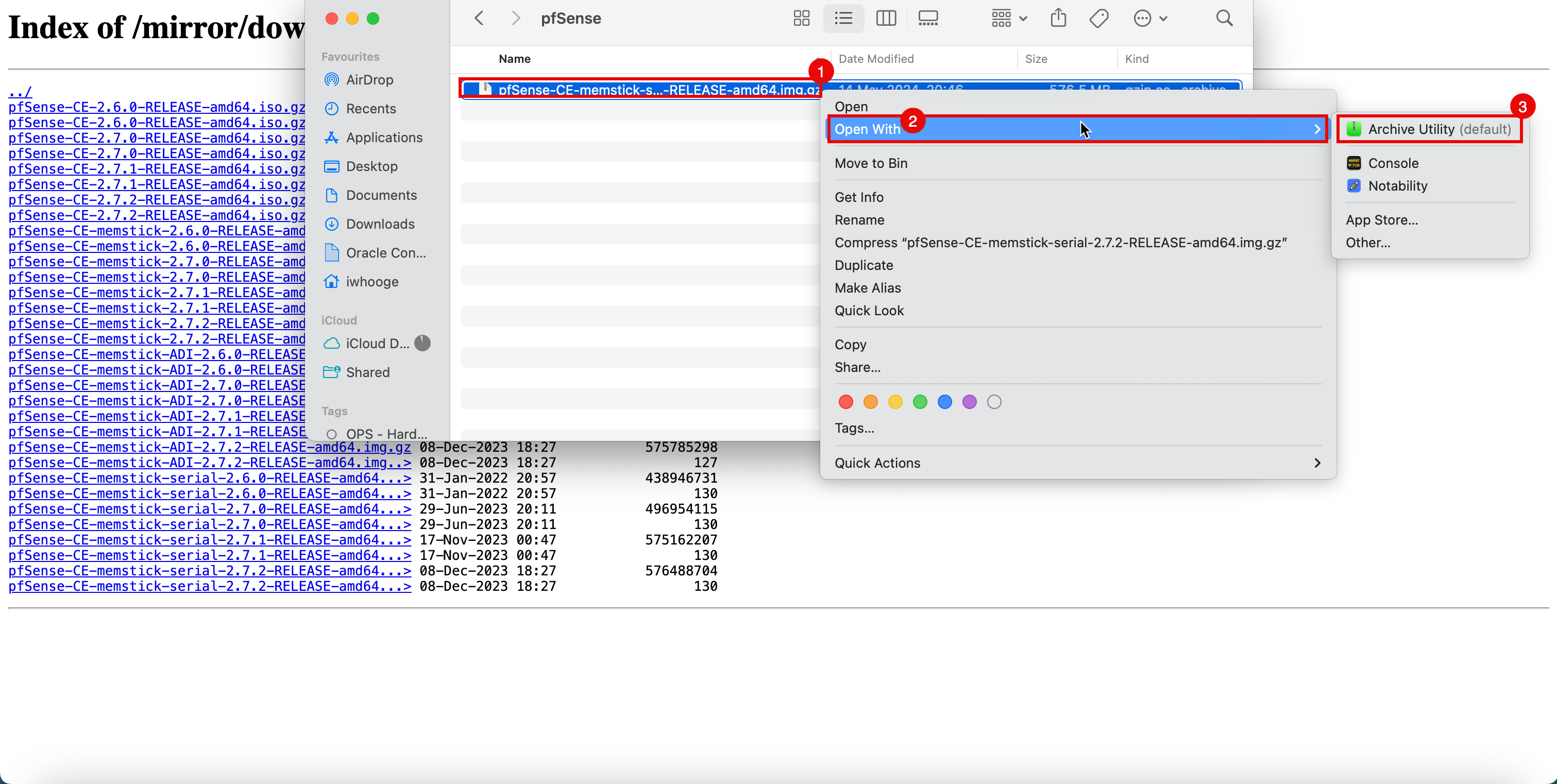

- A imagem estará no formato

.gz. - Se você estiver usando o OS X, clique com o botão direito do mouse no arquivo compactado e clique em Abrir com.

- Selecione Utilitário de Arquivamento (padrão) para descompactar a imagem.

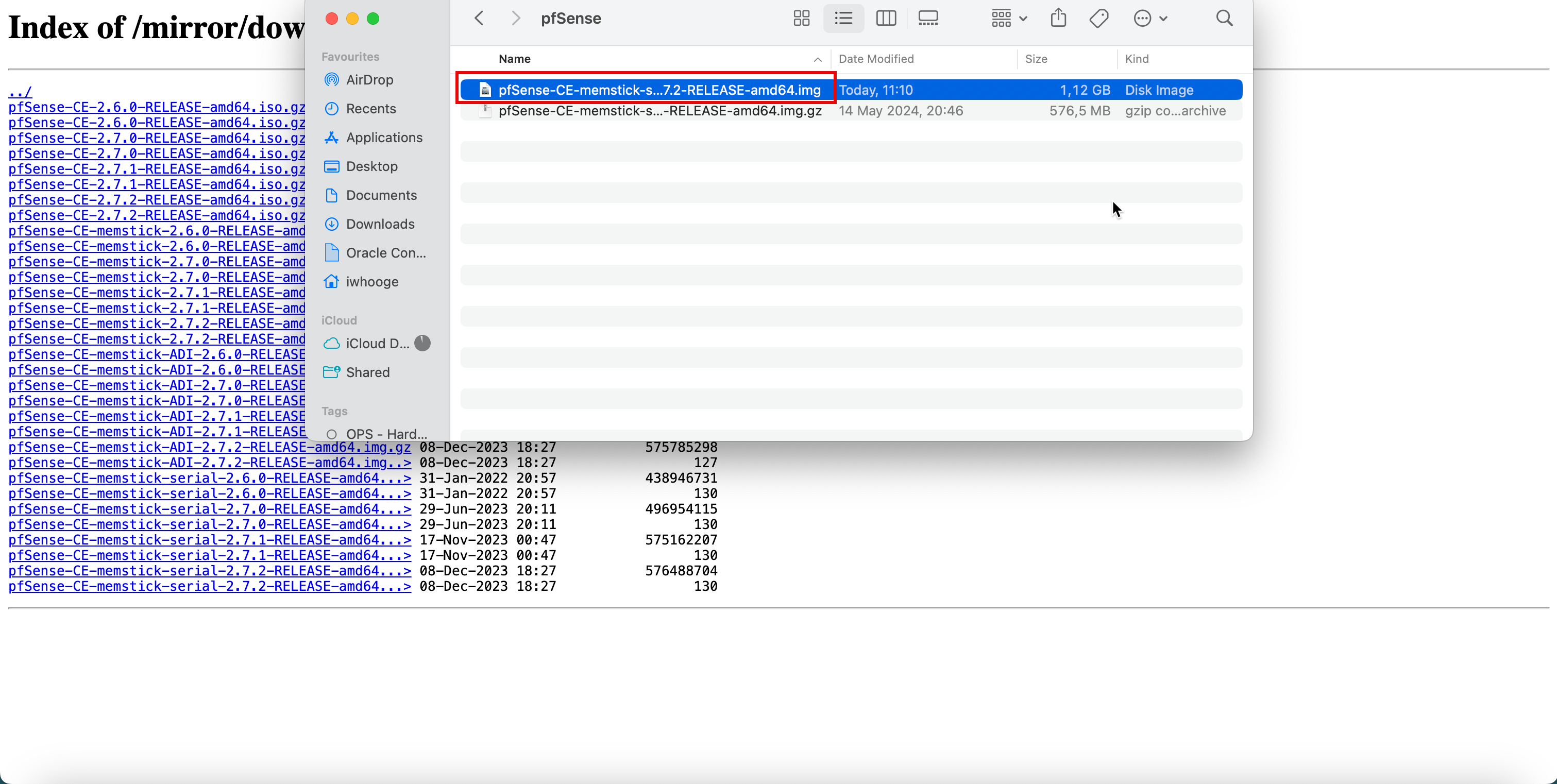

- A imagem estará no formato

-

Observe que o nome do arquivo de imagem é

pfSense-CE-memstick-serial-2.7.2-RELEASE-amd64.img.

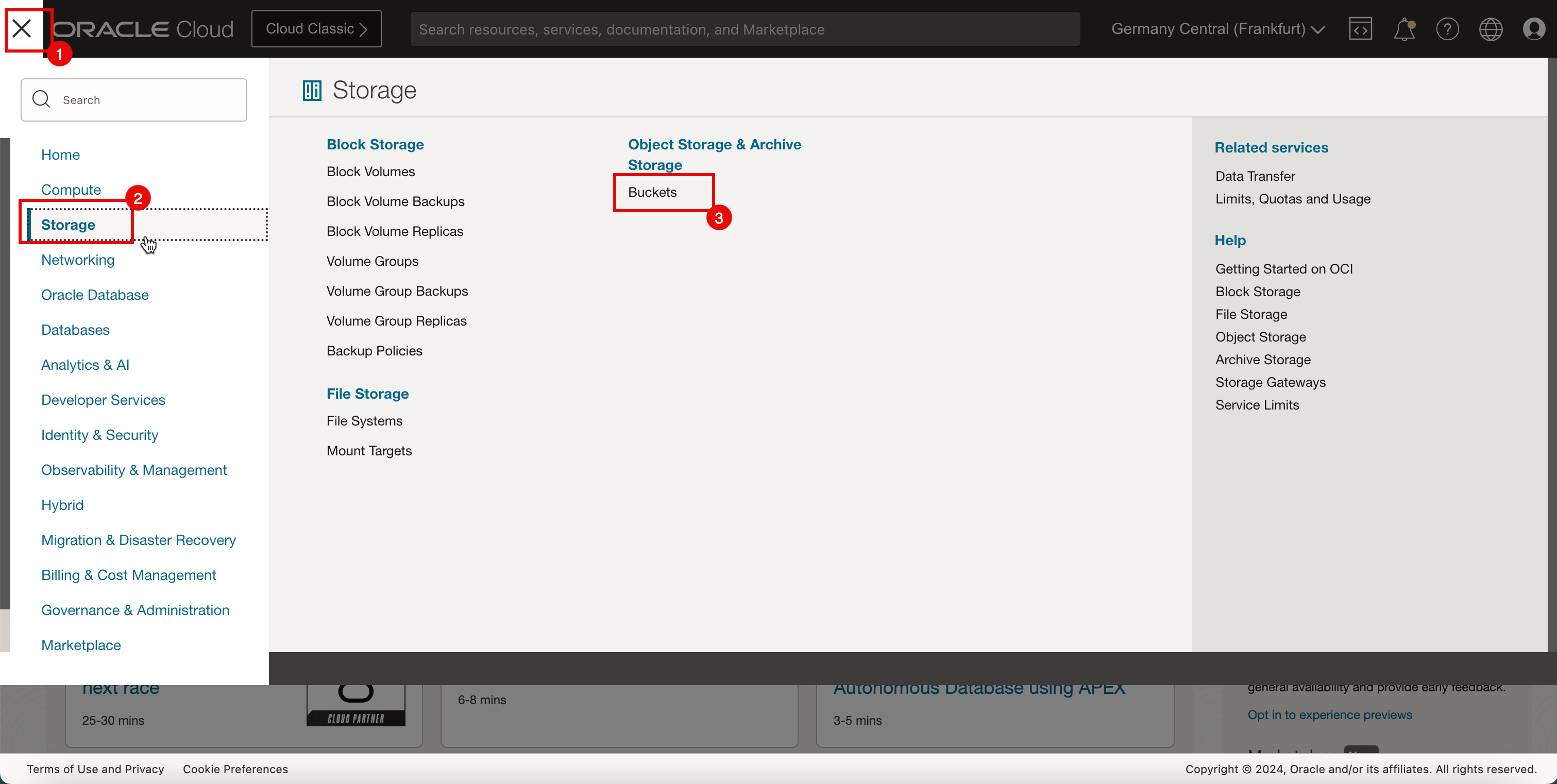

Tarefa 2: Criar um Bucket do OCI Object Storage

Nesta tarefa, criaremos um bucket do OCI Object Storage que será usado para fazer upload da imagem pfSense e usado para criar uma imagem personalizada.

-

Criar um bucket de armazenamento.

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

- Clique em Armazenamento.

- Clique em Buckets.

-

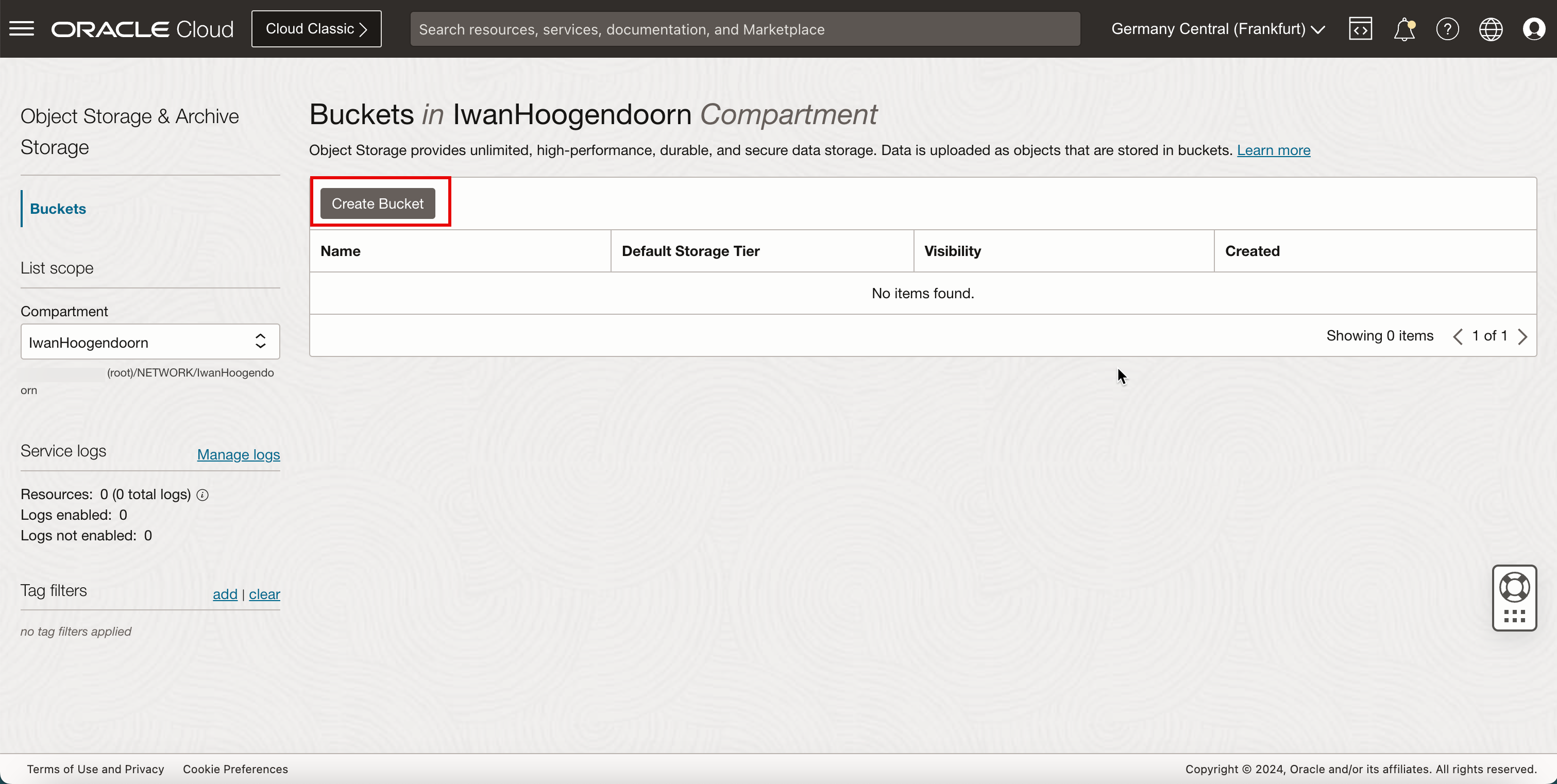

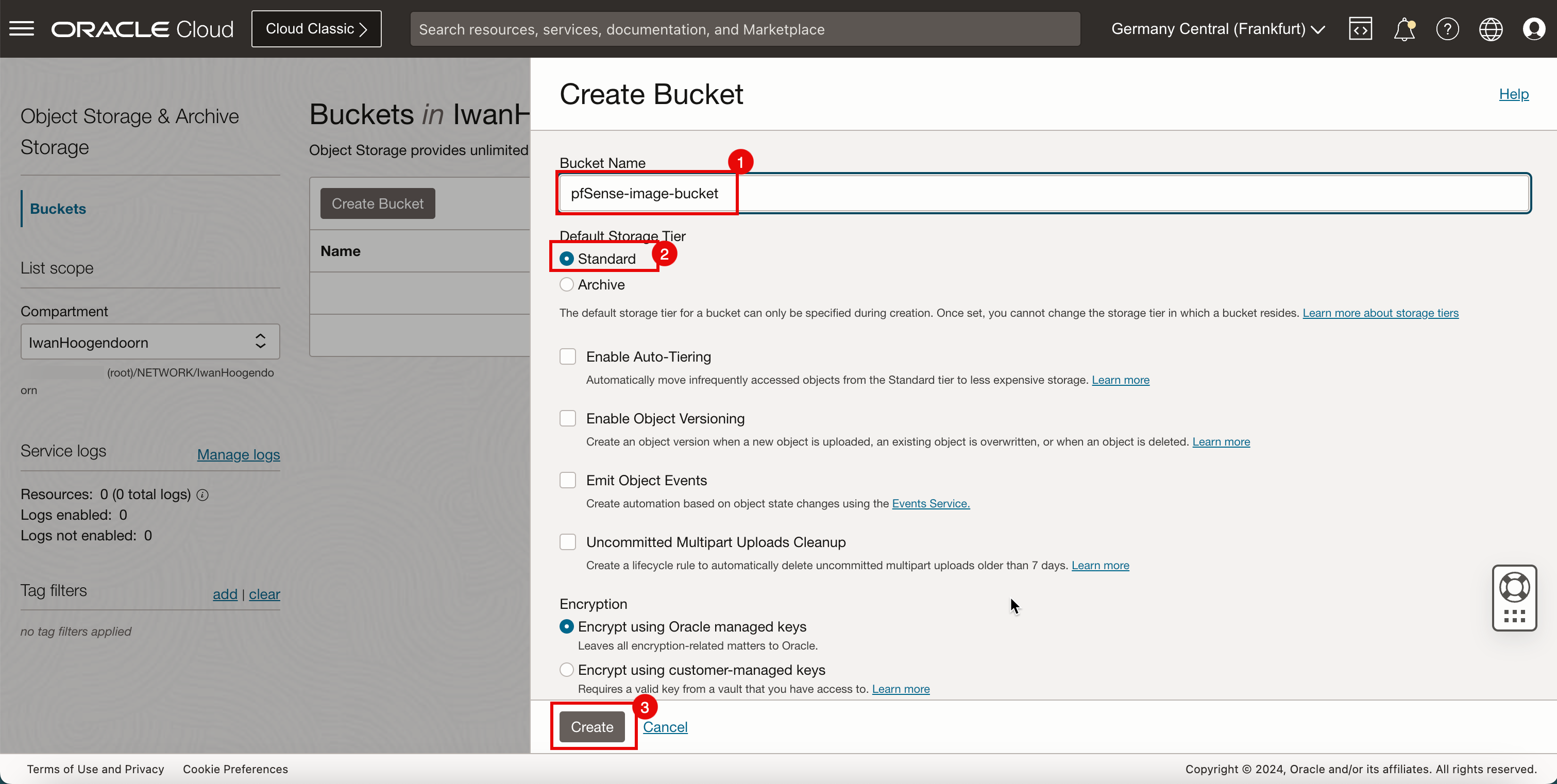

Clique em Criar Bucket.

- Informe o Nome do bucket.

- Selecione a camada de armazenamento Padrão como Default Storage Tier.

- Clique em Criar.

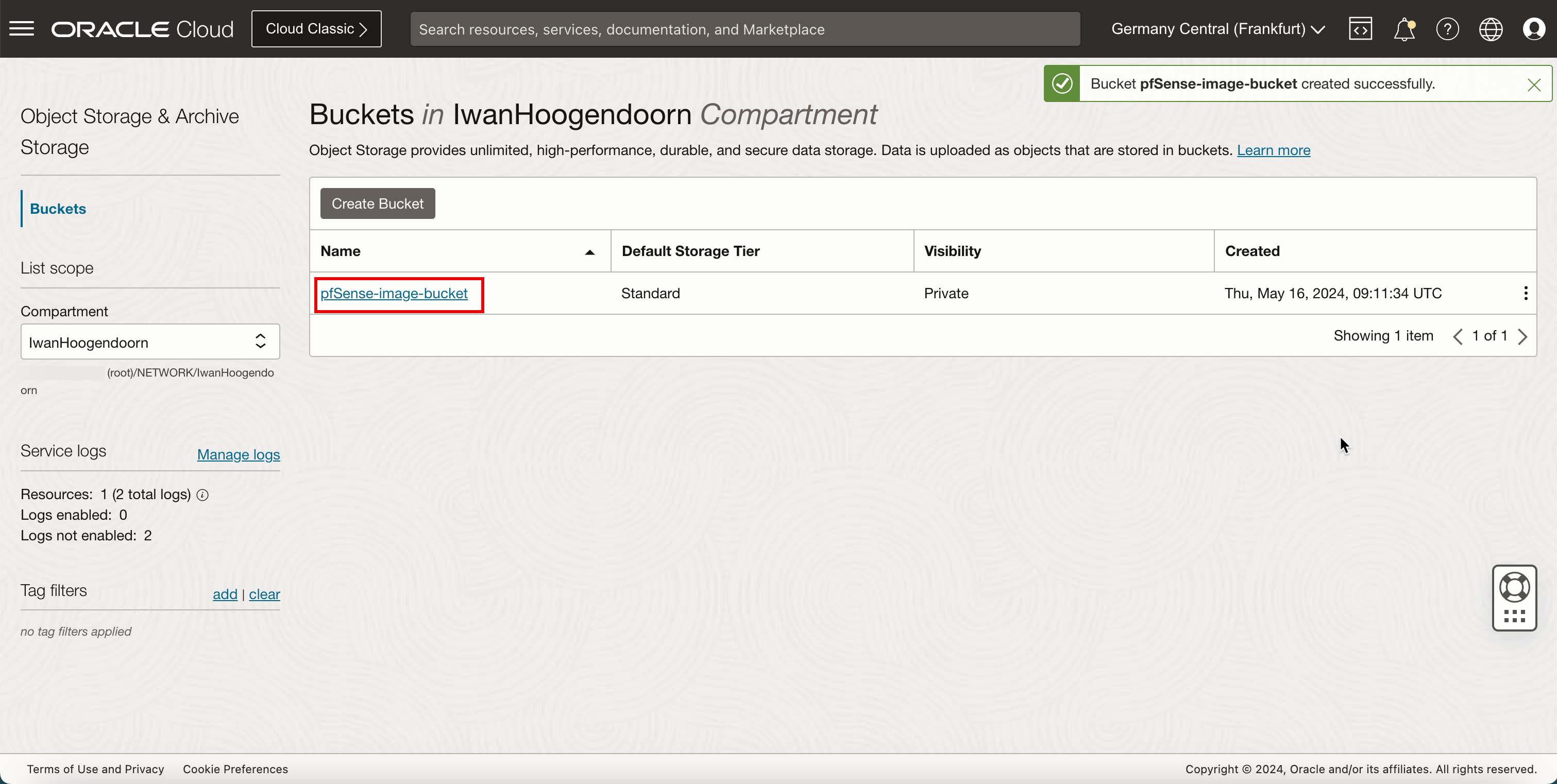

-

Observe que o bucket de armazenamento é criado.

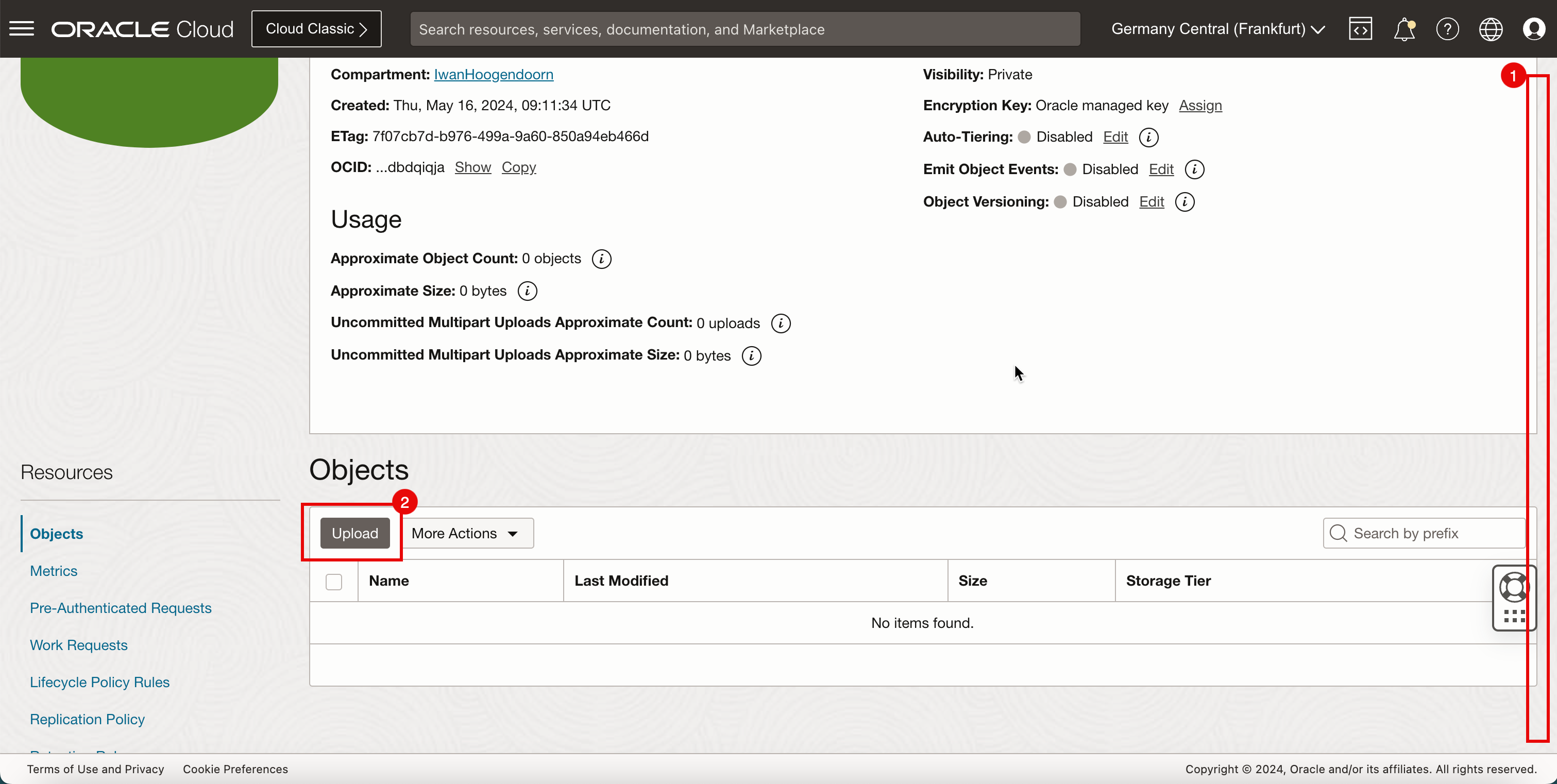

Tarefa 3: Fazer Upload da Imagem pfSense para o Bucket de Armazenamento

-

Faça upload da imagem que baixamos na Tarefa 1.

- Rolar para Baixo.

- Clique em Fazer Upload.

-

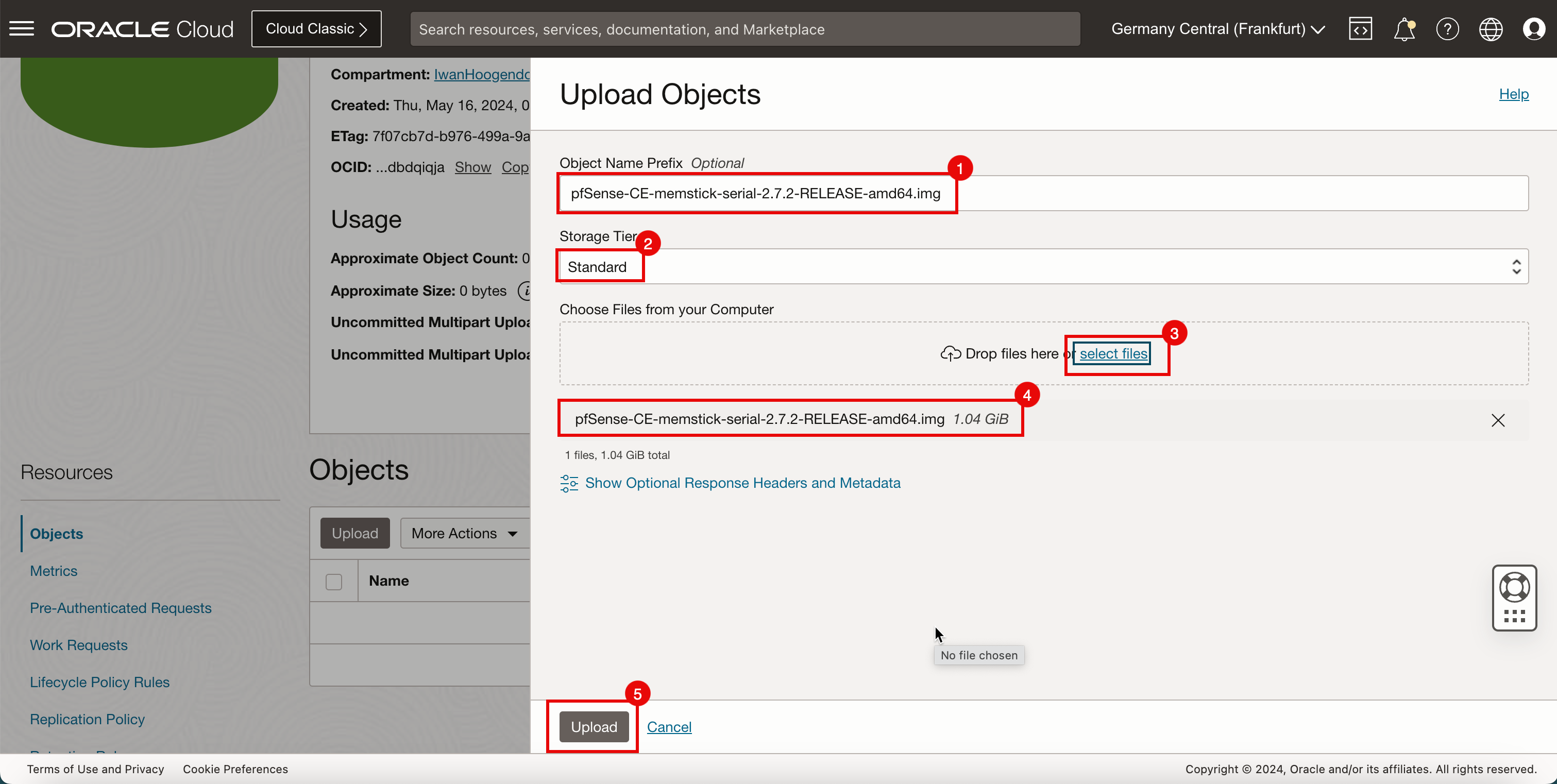

Na tela Fazer Upload de Objetos, especifique as informações a seguir.

- Informe o Prefixo de Nome do Objeto.

- Selecione Standard como a Camada de Armazenamento.

- Clique em selecionar arquivos e selecione a imagem pfSense.

- Depois de selecionar a imagem pfSense, você a verá na seção a seguir.

- Clique em Fazer Upload.

-

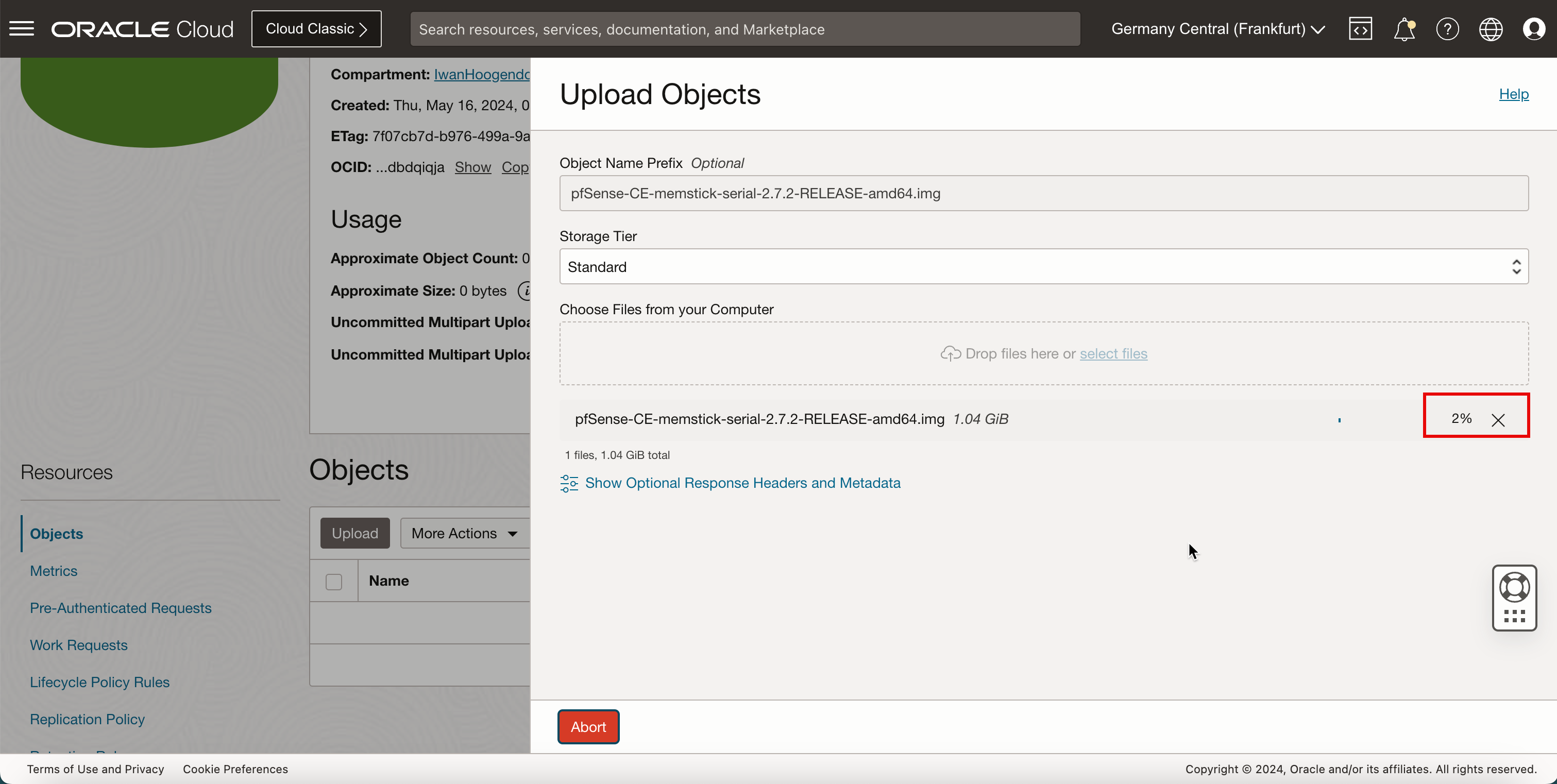

Enquanto a imagem pfSense está fazendo upload para o bucket de armazenamento, você pode monitorar o andamento.

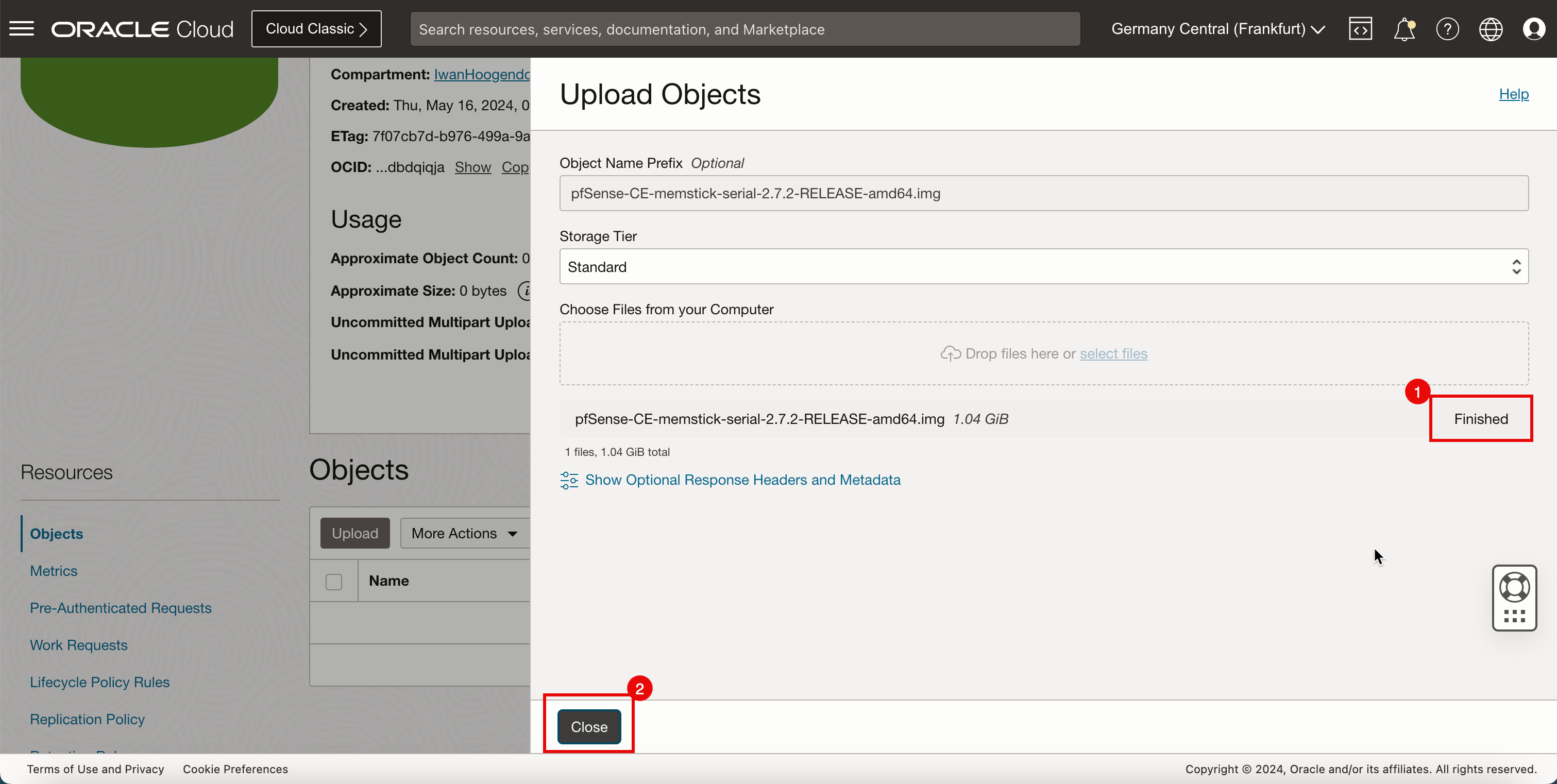

- Quando o upload completo da imagem pfSense for feito, o status do andamento será Finalizado.

- Clique em Fechar.

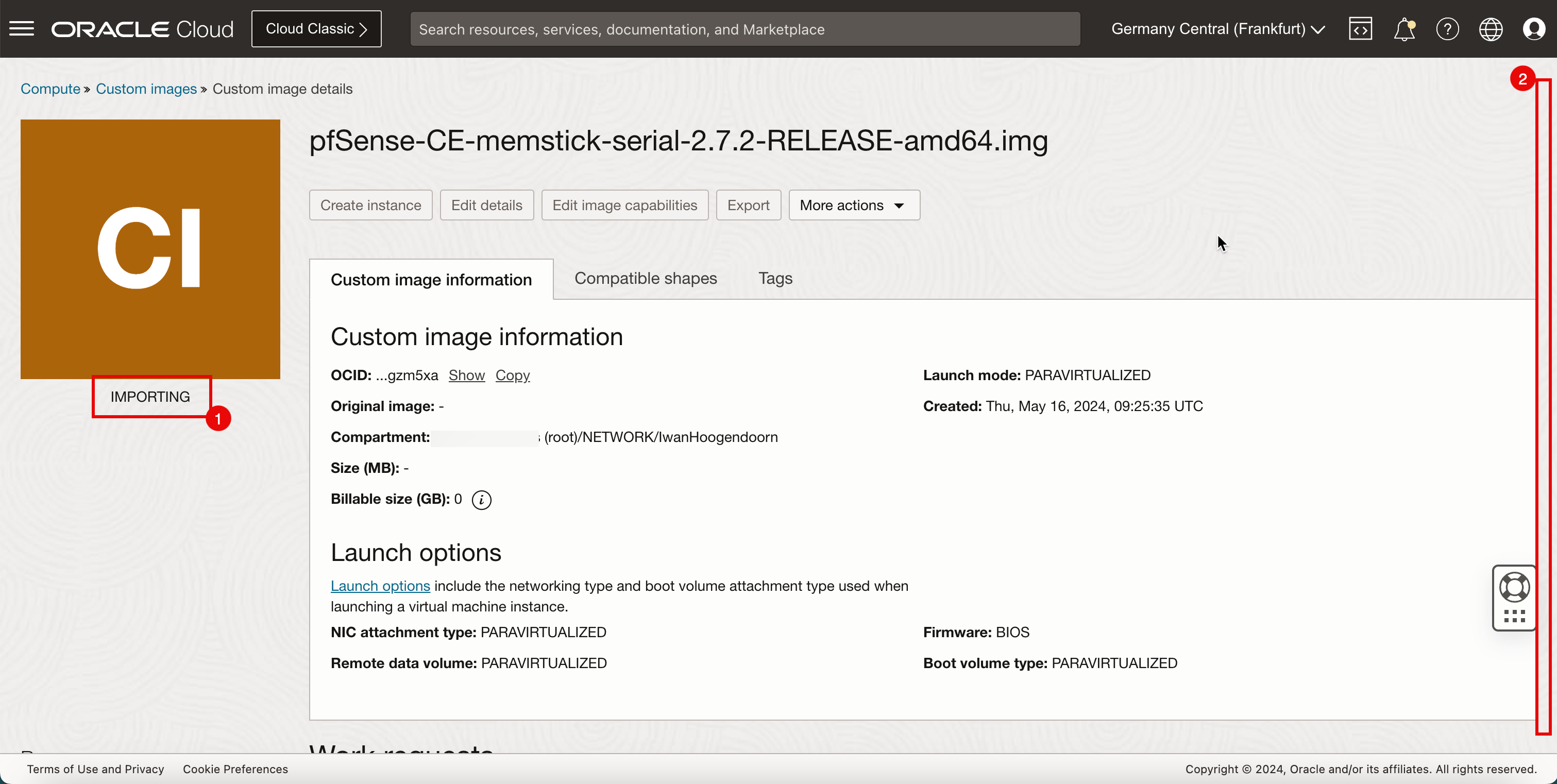

Tarefa 4: Criar uma Imagem Personalizada

Enviamos por upload a imagem pfSense. Agora, precisamos criar uma imagem personalizada do OCI com base nessa imagem submetida a upload. Essa imagem personalizada do OCI será usada para criar a instância de firewall pfSense.

-

Criar uma imagem personalizada.

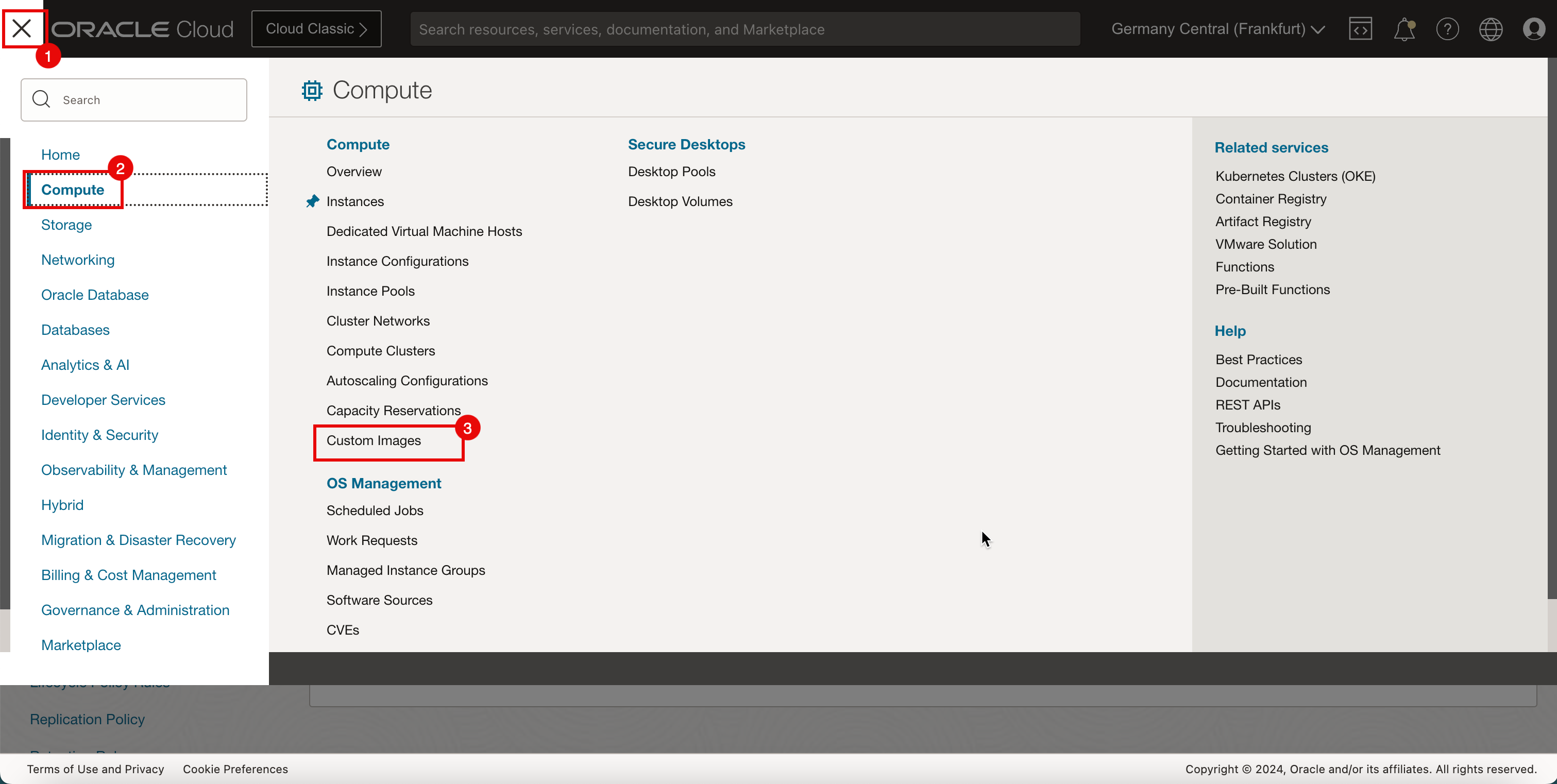

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

- Clique em Calcular.

- Clique em Imagem Personalizada.

-

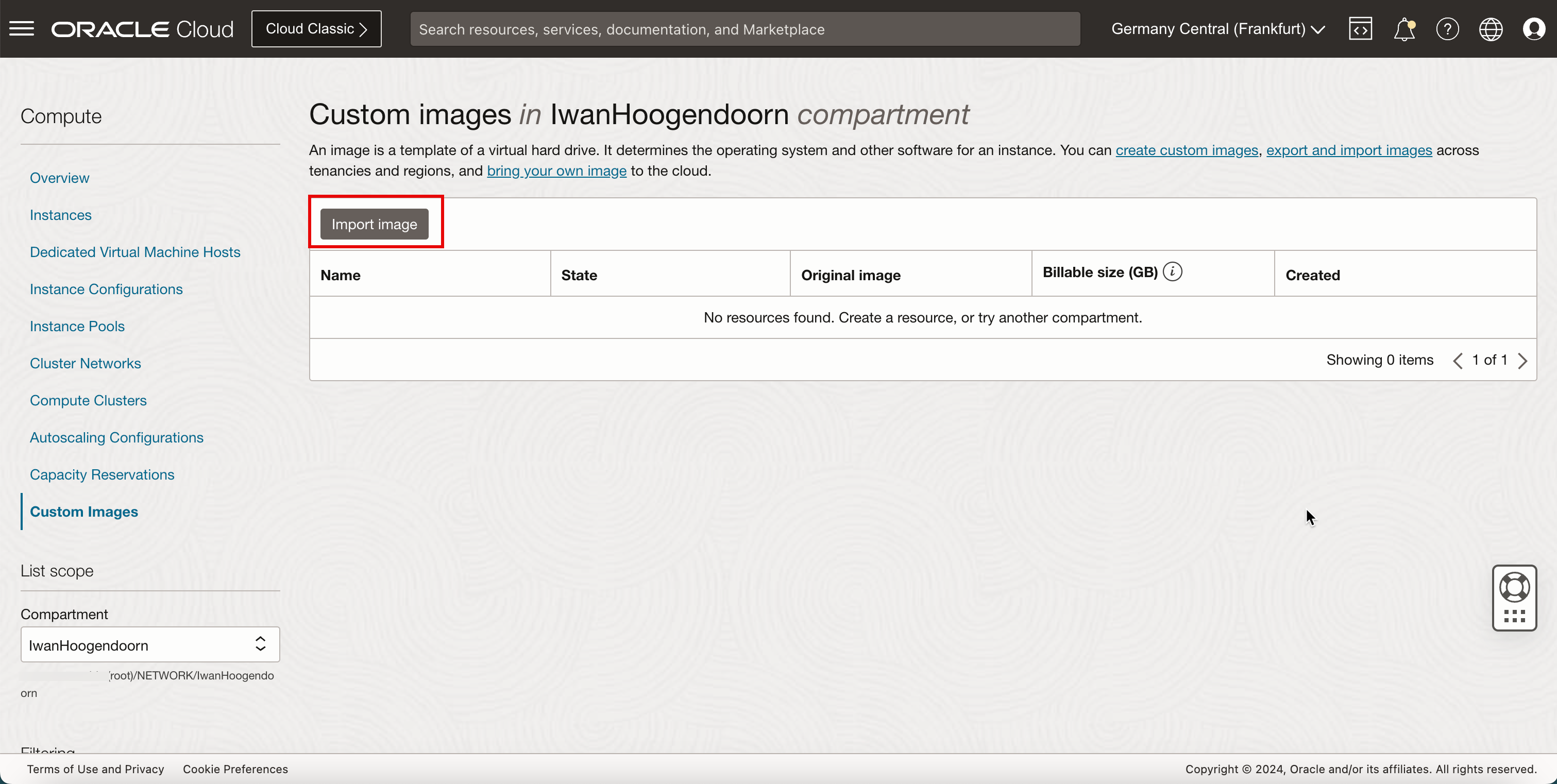

Clique em Importar Imagem.

-

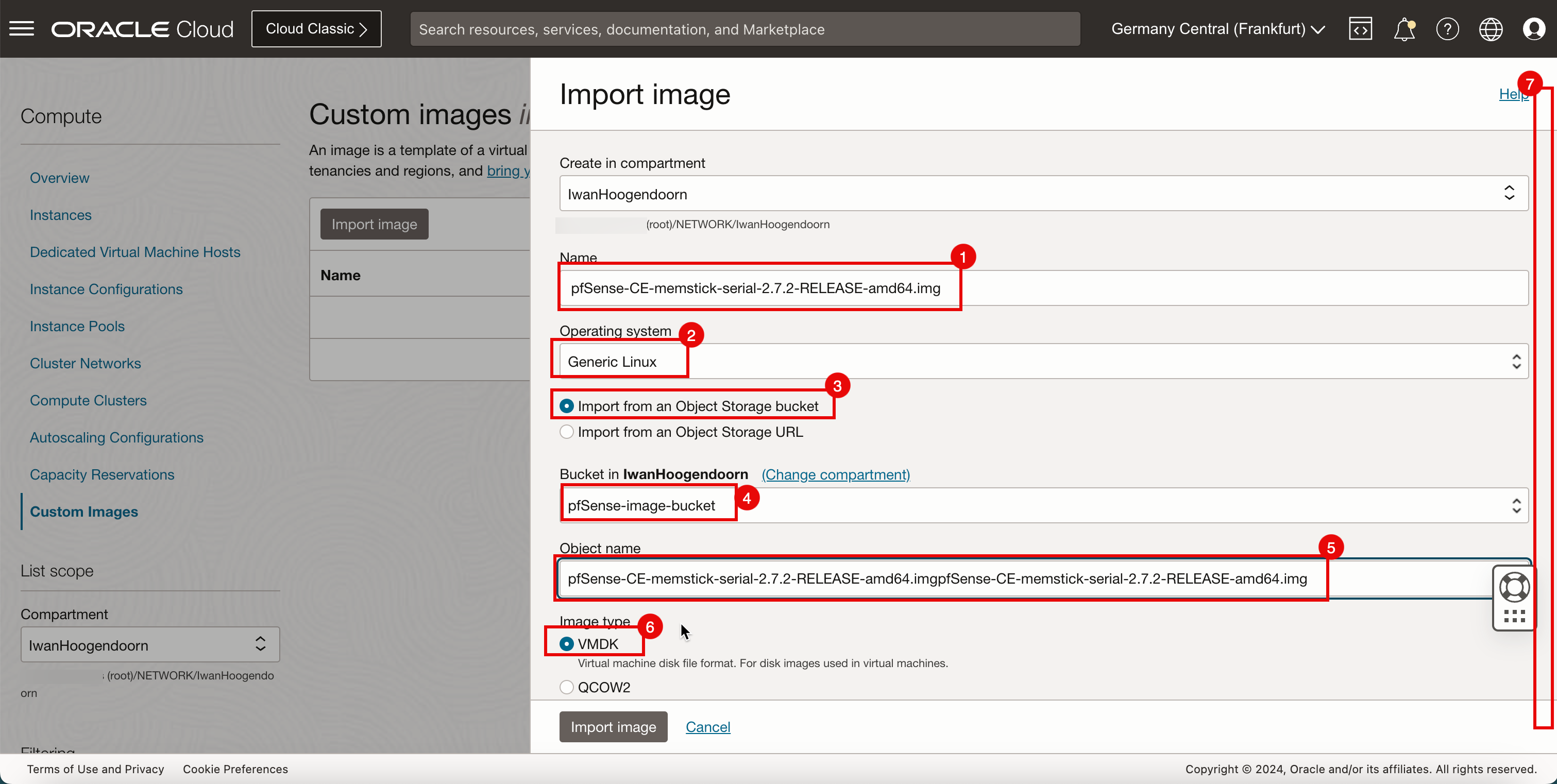

Na seção Importar imagem, digite as informações a seguir.

- Informe um nome.

- Selecione Linux Genérico como Sistema operacional.

- Selecione Importar de um bucket do Object Storage.

- Selecione o bucket de armazenamento no qual você fez o upload da imagem.

- Em Nome do objeto, selecione a imagem pfSense.

- Selecione VMDK como Image type.

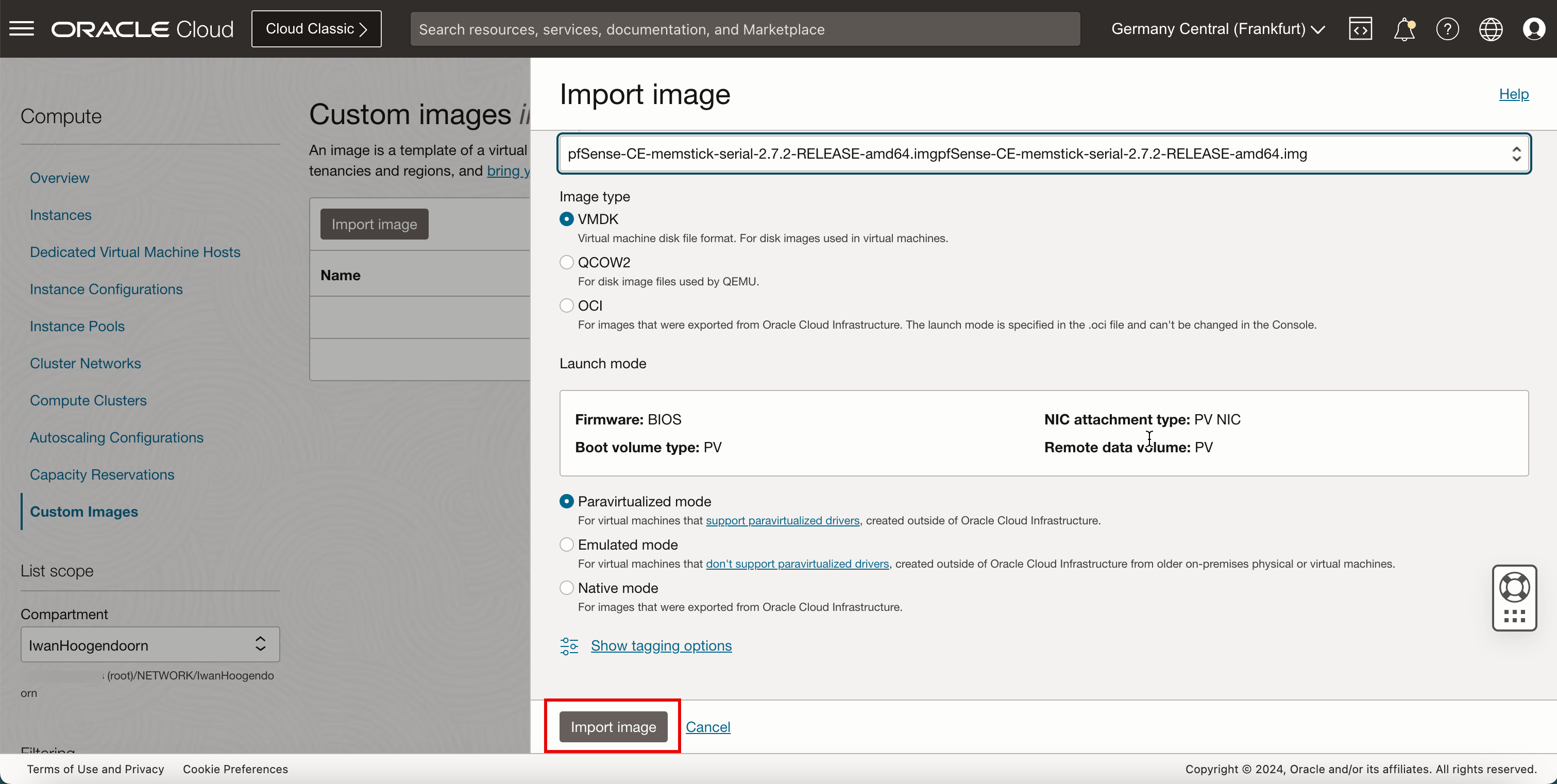

- Rolar para Baixo.

-

Mantenha outros campos padrão e clique em Importar Imagem.

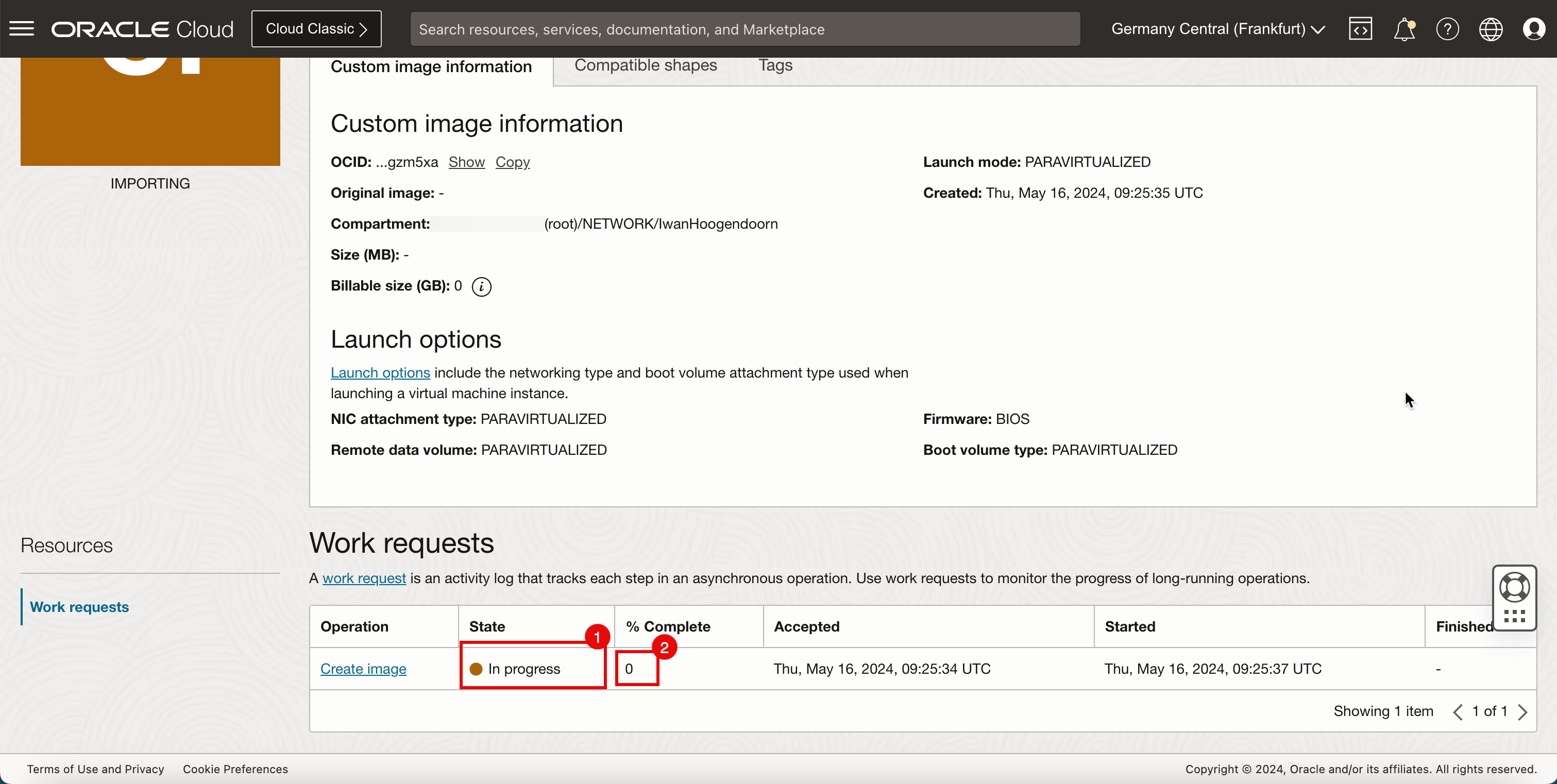

- Observe que o status é IMPORTING.

- Rolar para Baixo.

- Observe que o estado está Em andamento.

- Monitore o andamento.

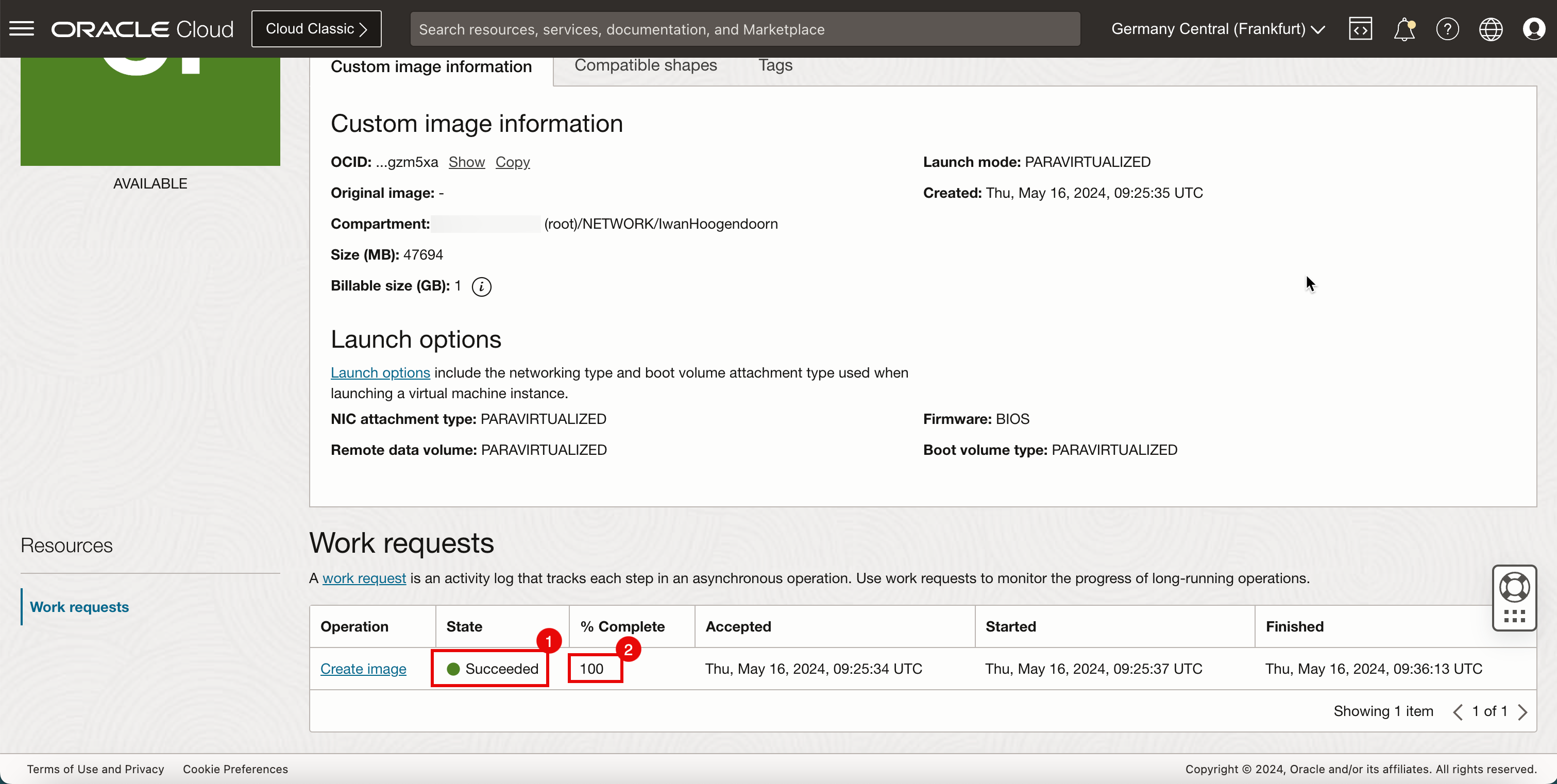

- Após alguns minutos, o status estiver AVAILABLE, o estado será alterado para Succeeded.

- O % Concluído será 100%.

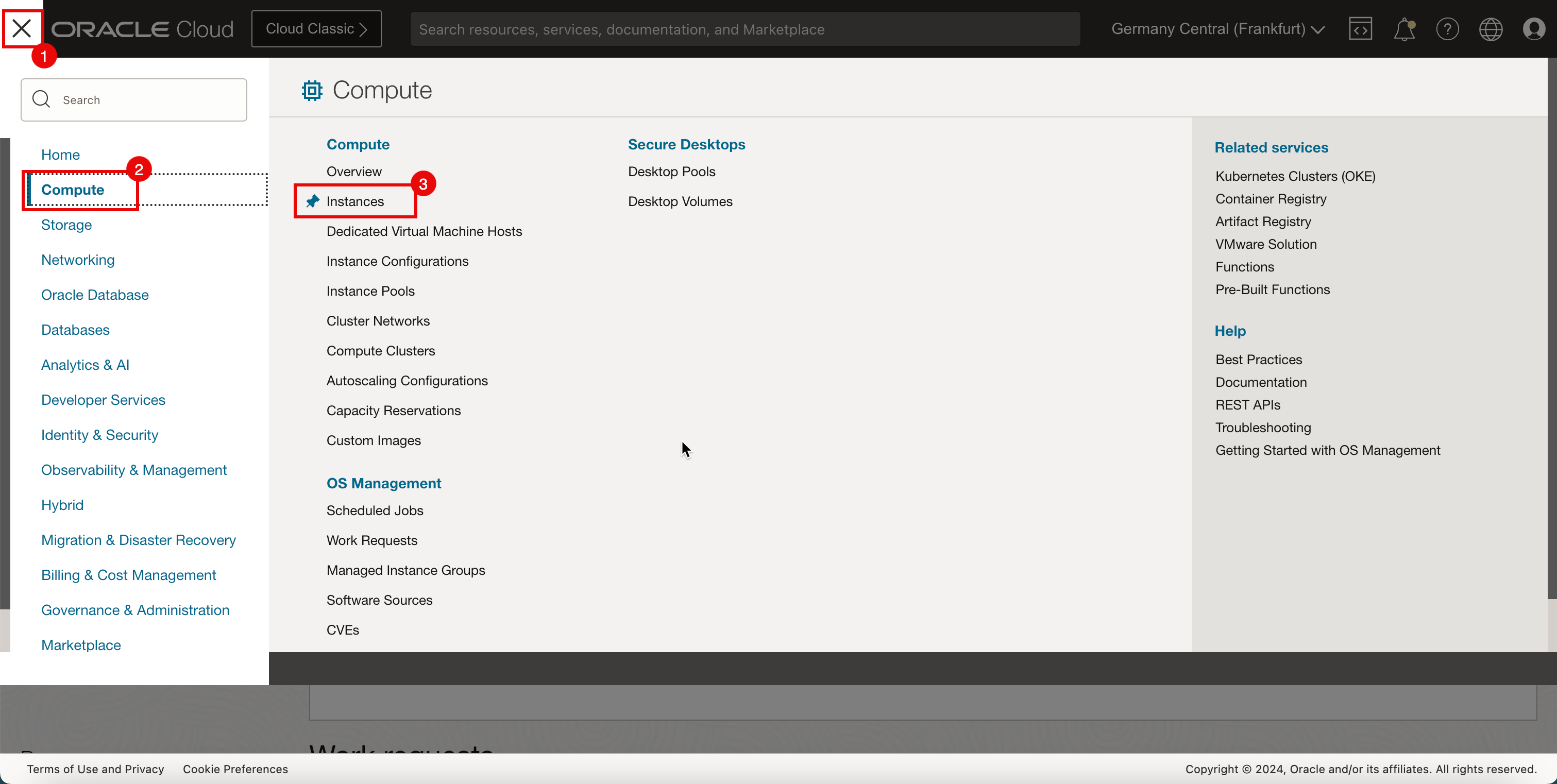

Tarefa 5: Criar uma Instância com a Imagem pfSense Personalizada

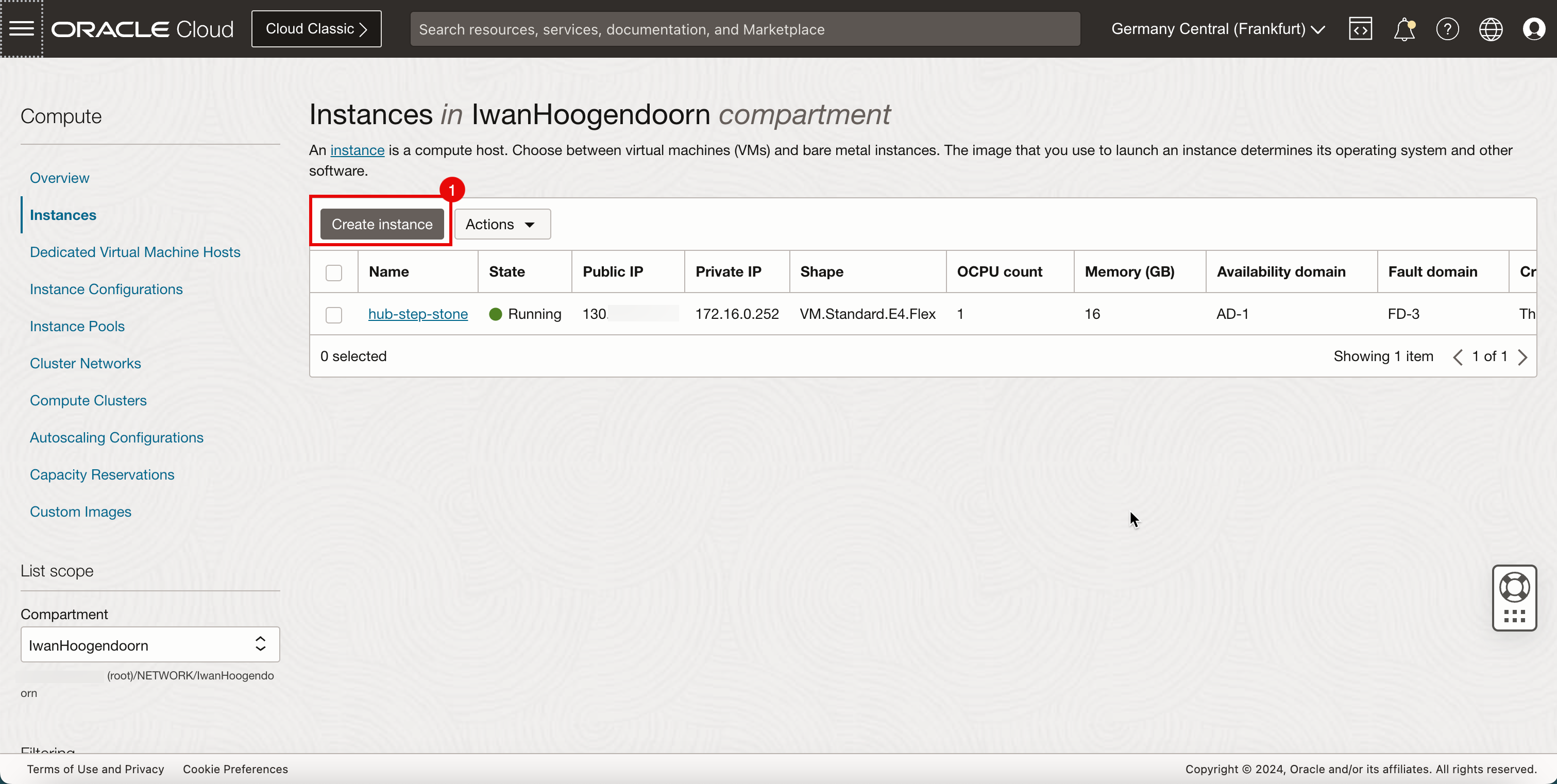

-

Criar uma instância.

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

- Clique em Calcular.

- Clique em Instâncias.

- Clique em Criar instância.

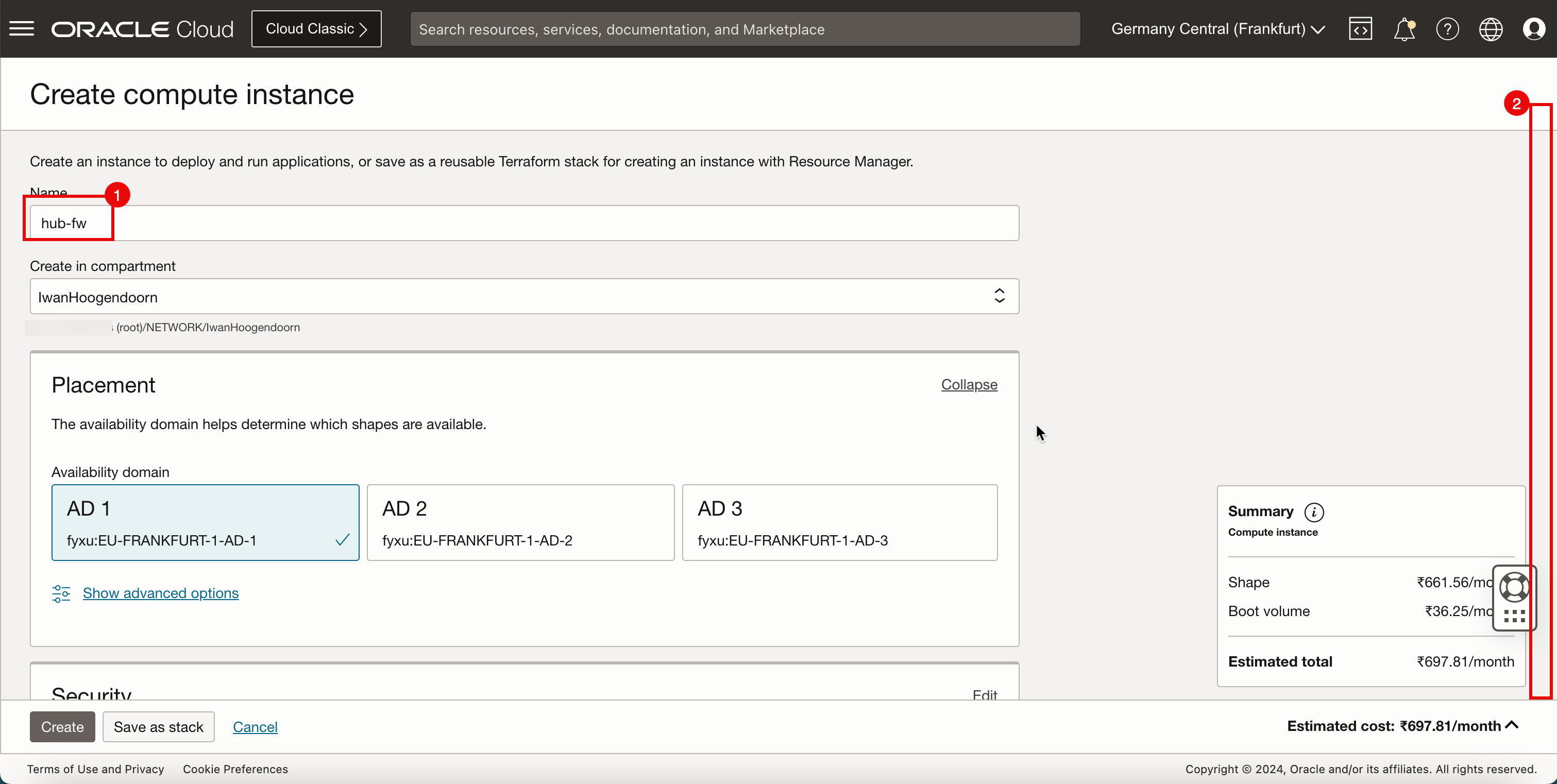

- Informe o Nome da instância.

- Rolar para Baixo.

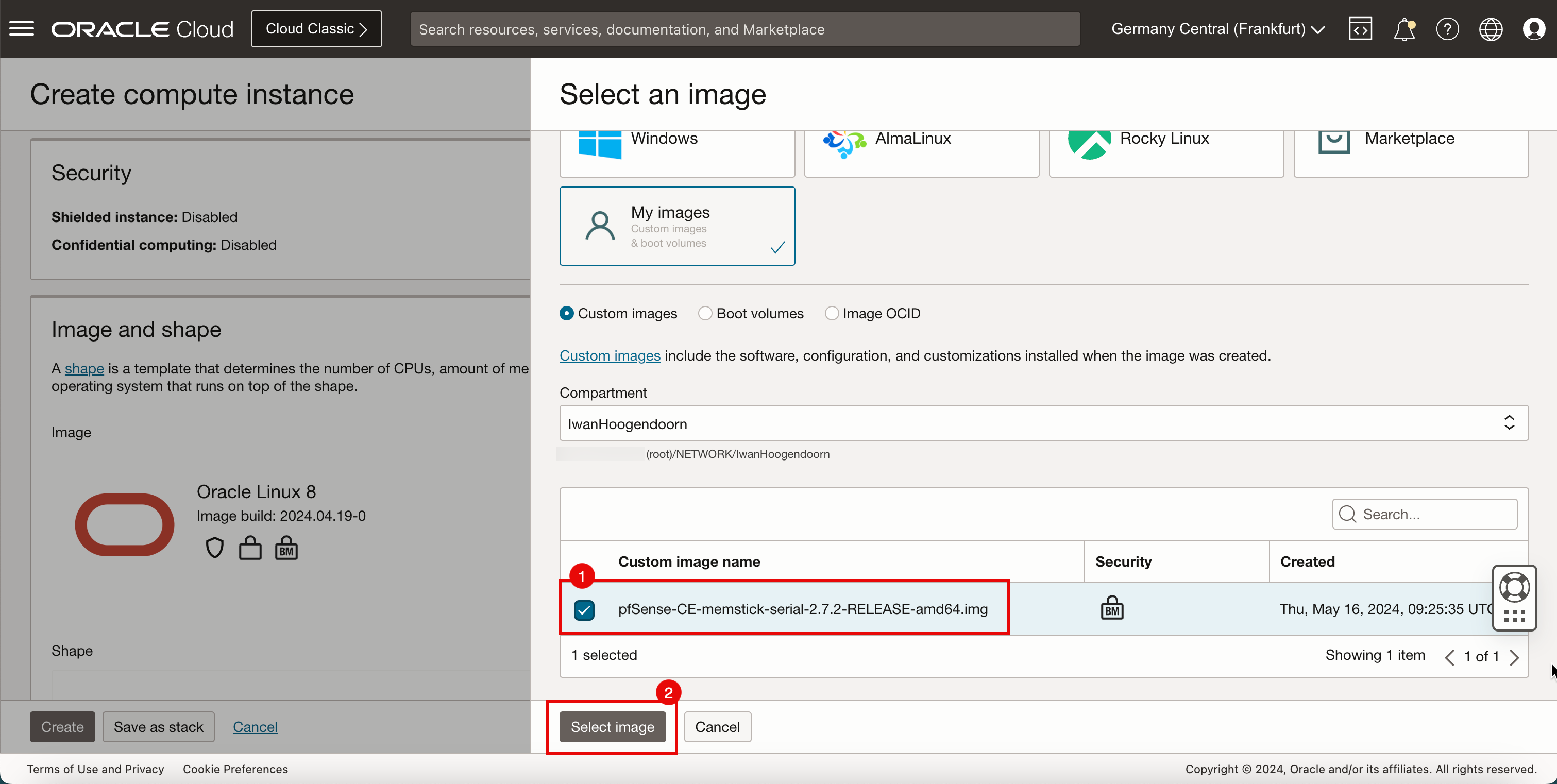

-

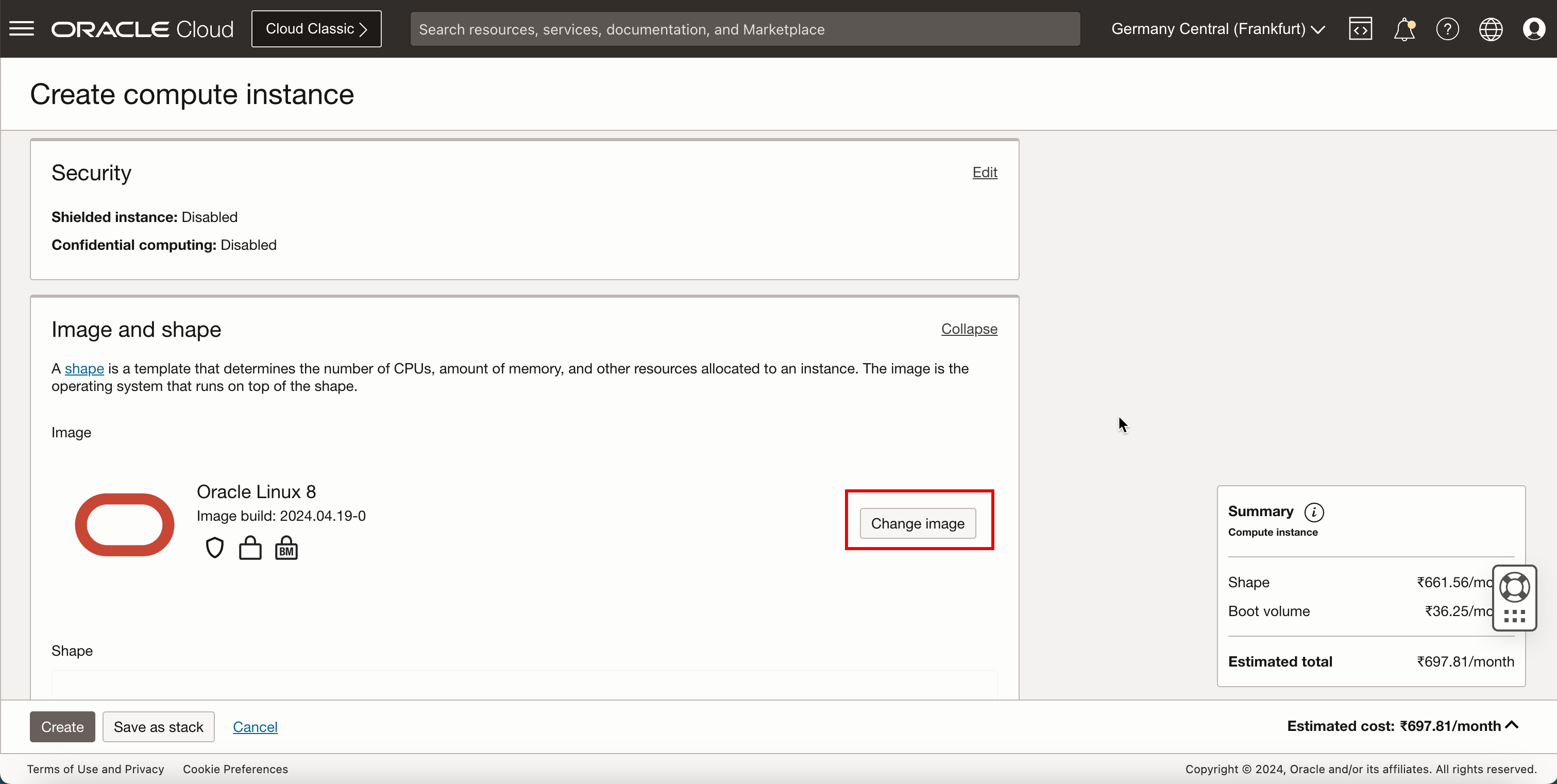

Clique em Alterar Imagem.

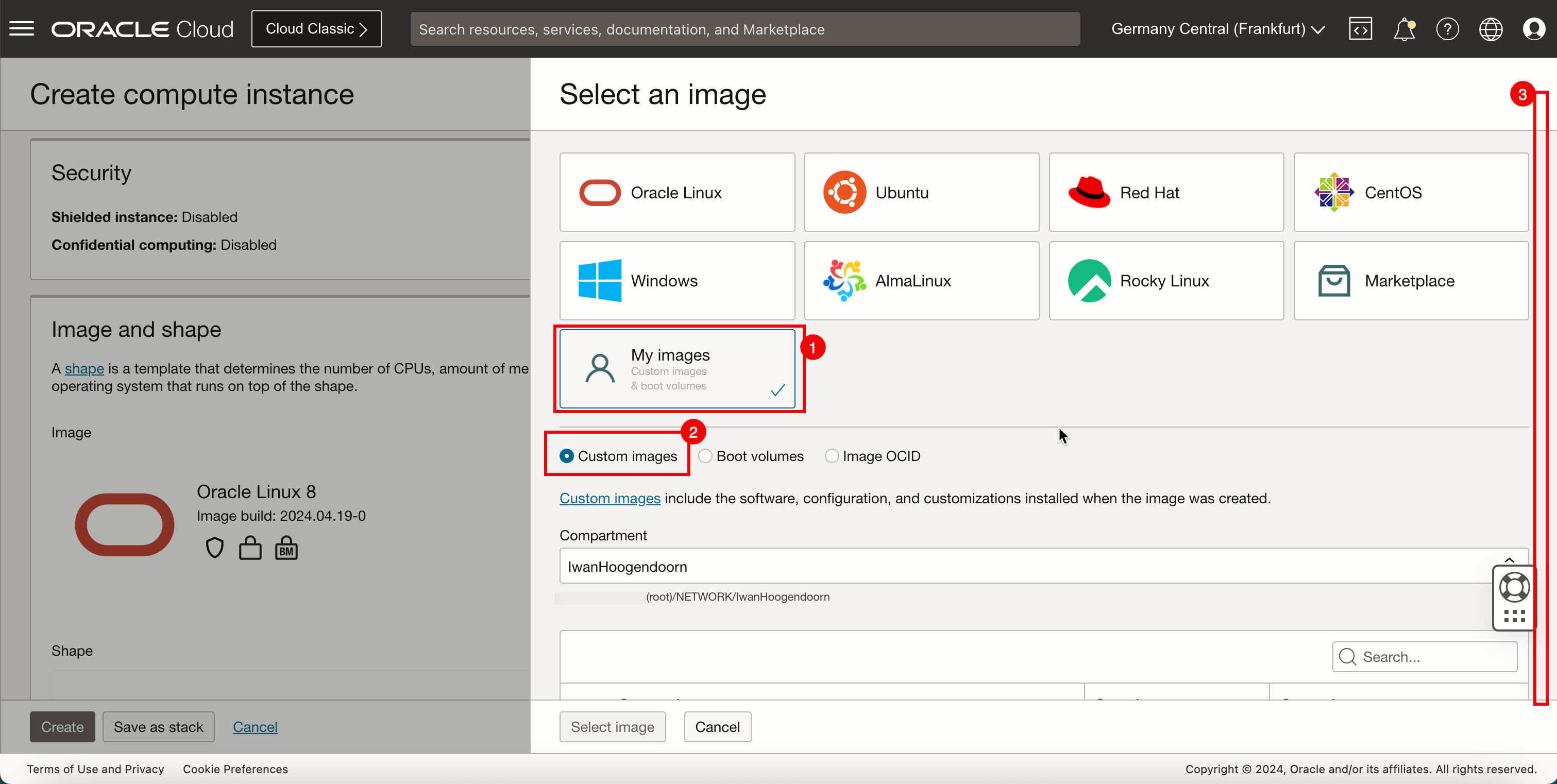

- Selecione Minhas imagens.

- Selecione Imagens personalizadas.

- Rolar para Baixo.

- Selecione a imagem personalizada criada na Tarefa 4.

- Clique em Selecionar imagem.

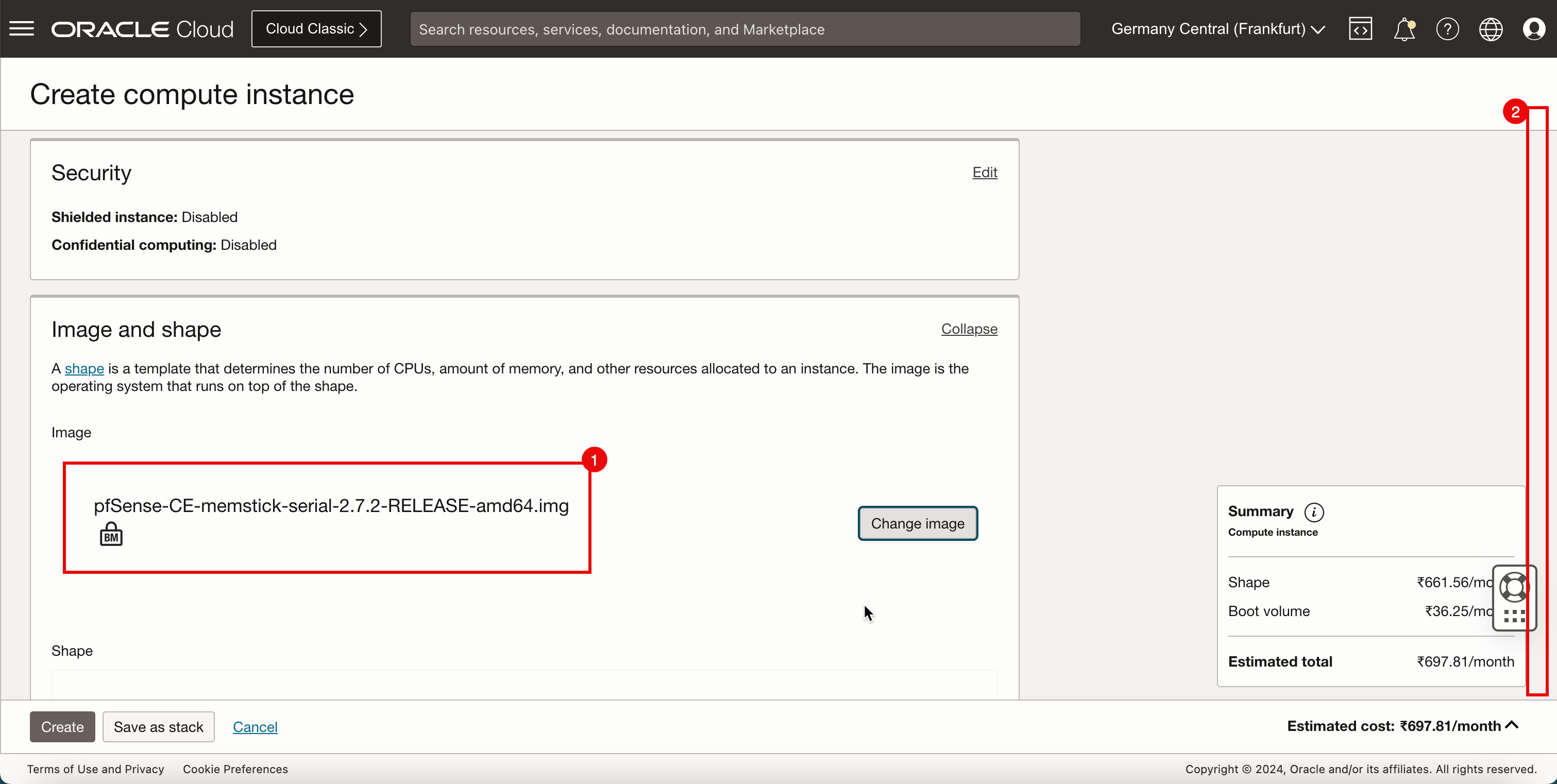

- Observe que a imagem pfSense está selecionada.

- Rolar para Baixo.

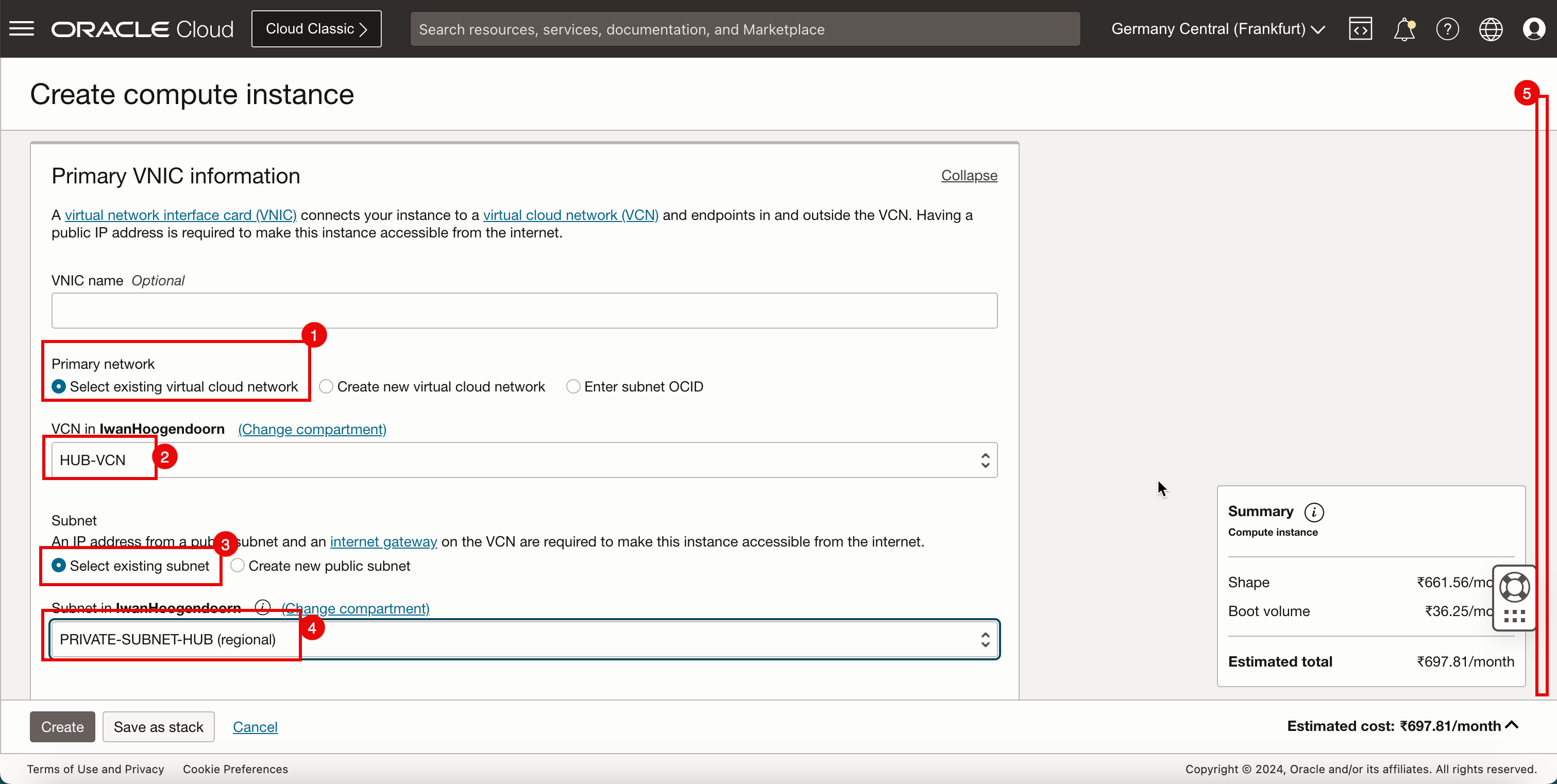

- Em Rede principal, selecione Selecionar rede virtual na nuvem existente.

- Selecione a VCN que você deseja anexar à instância pfSense.

- Em Subnet, selecione uma Select existing subnet.

- Selecione a Sub-rede que você deseja anexar à instância pfSense.

- Rolar para Baixo.

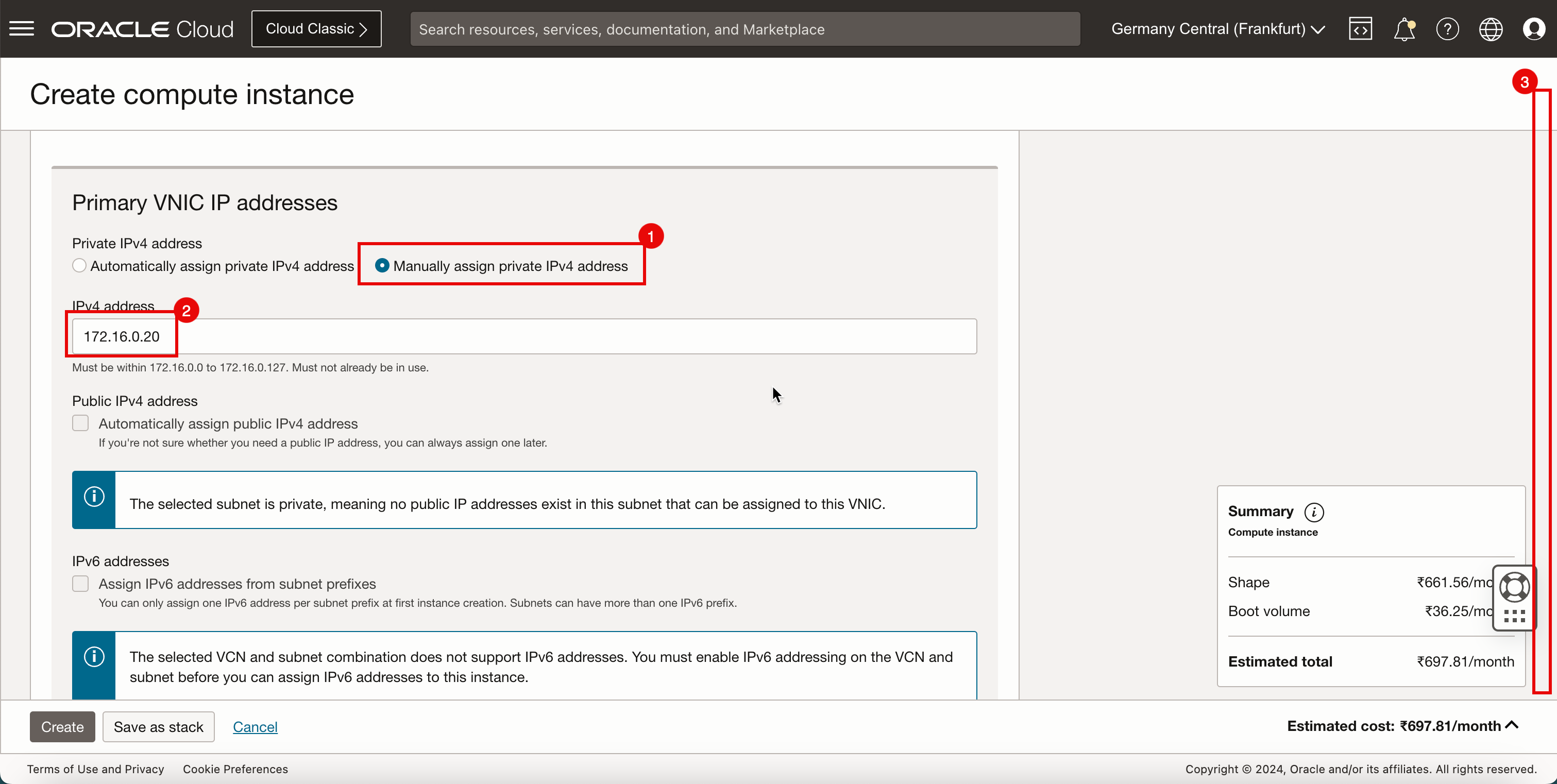

- Selecione Designar endereço IPv4 privado manualmente.

- Digite um endereço IPv4.

- Rolar para Baixo.

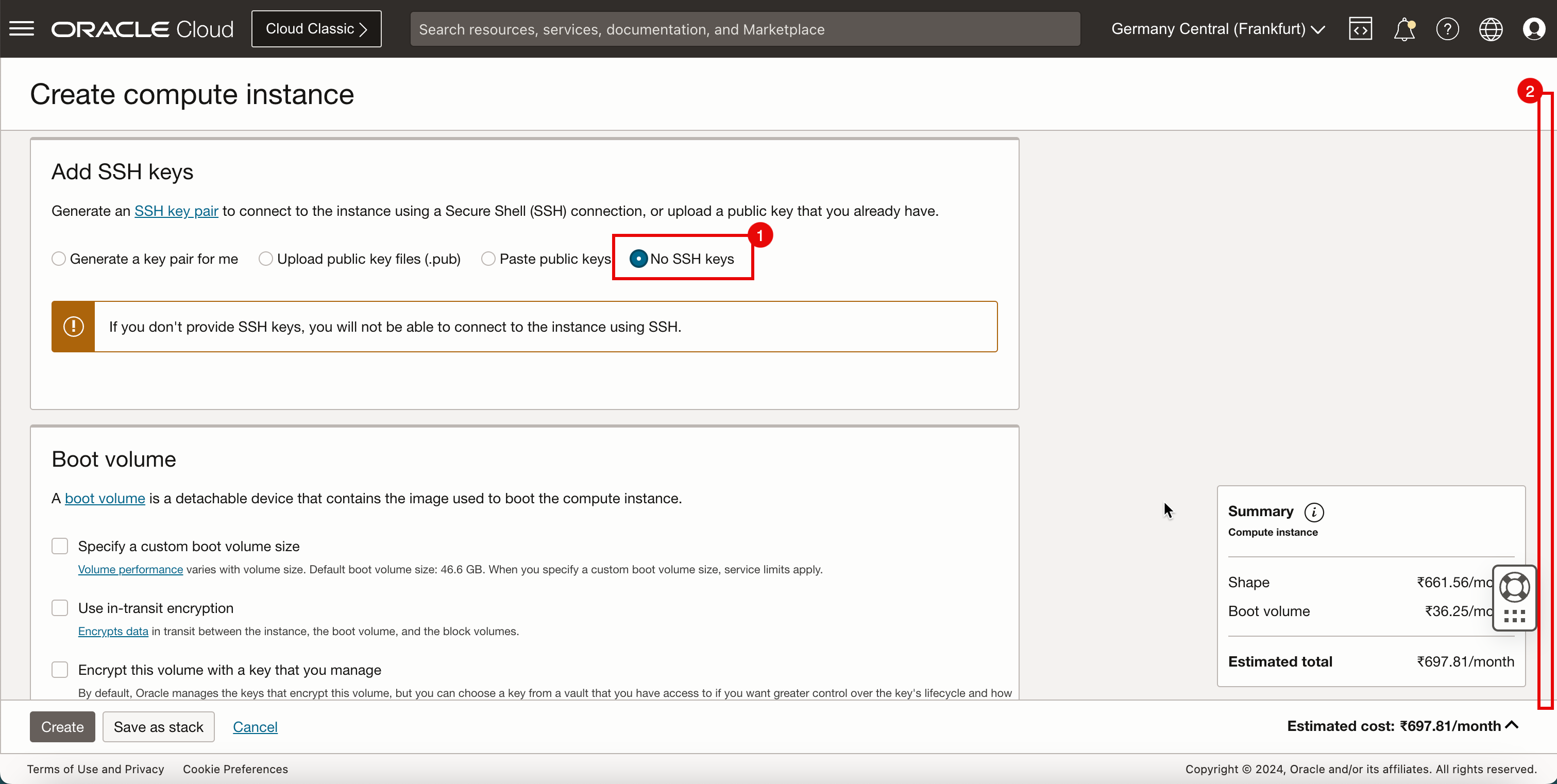

- Selecione No SSH Keys.

- Rolar para Baixo.

-

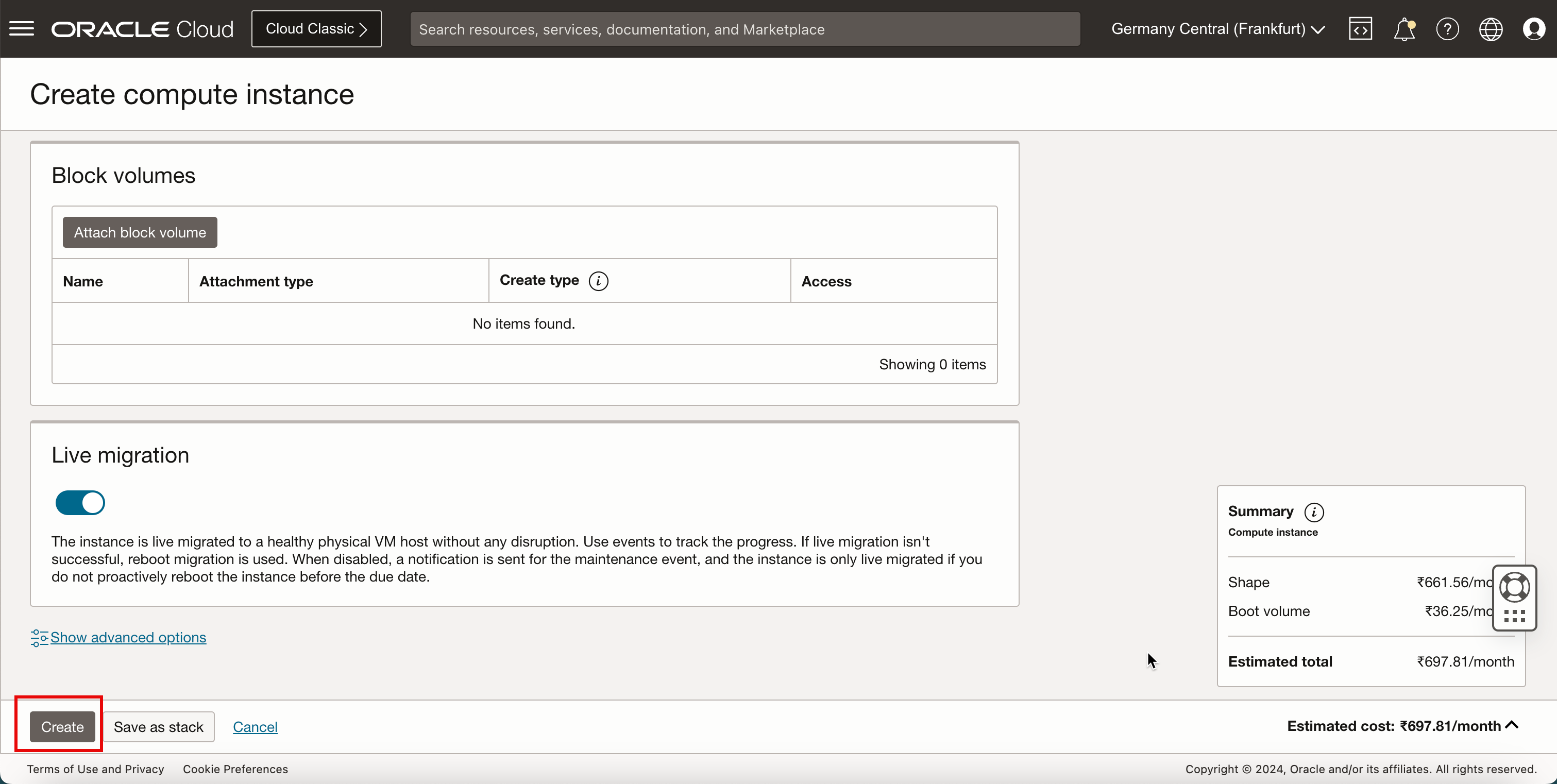

Clique em Criar.

-

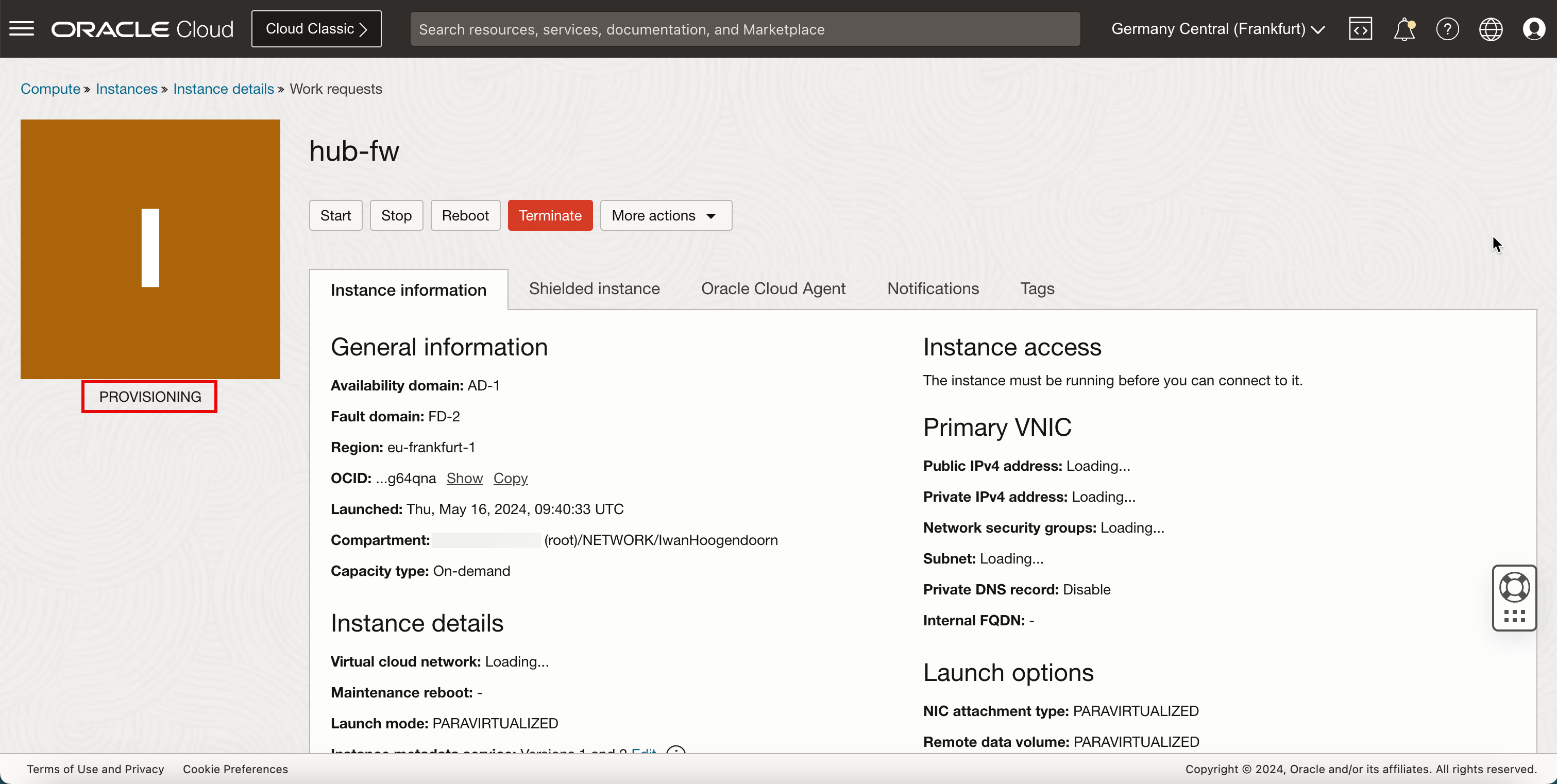

Observe que o status é PROVISIONING.

-

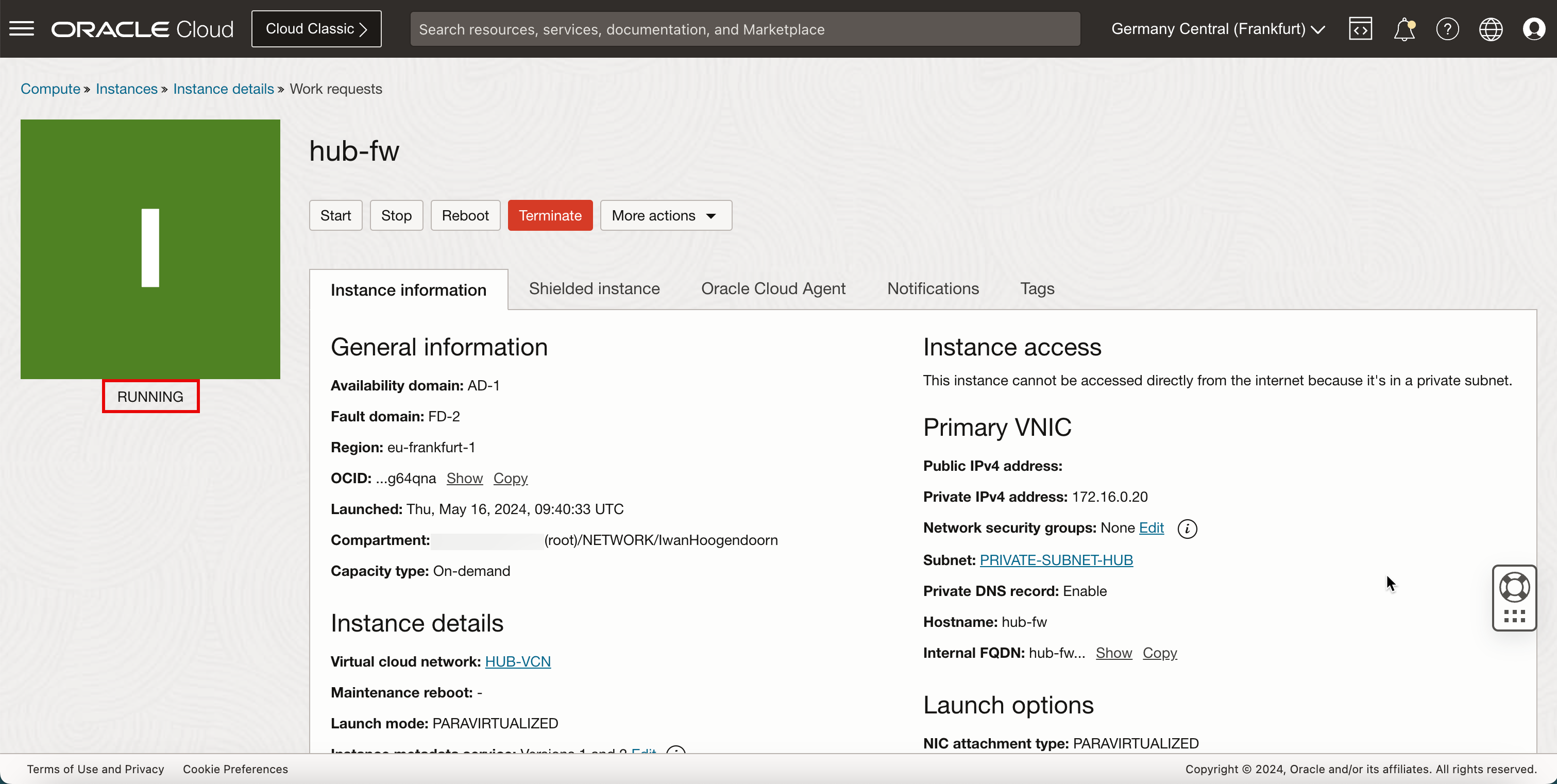

Após alguns minutos, o status será alterado para RUNNING.

-

A imagem a seguir ilustra a representação visual do que você criou.

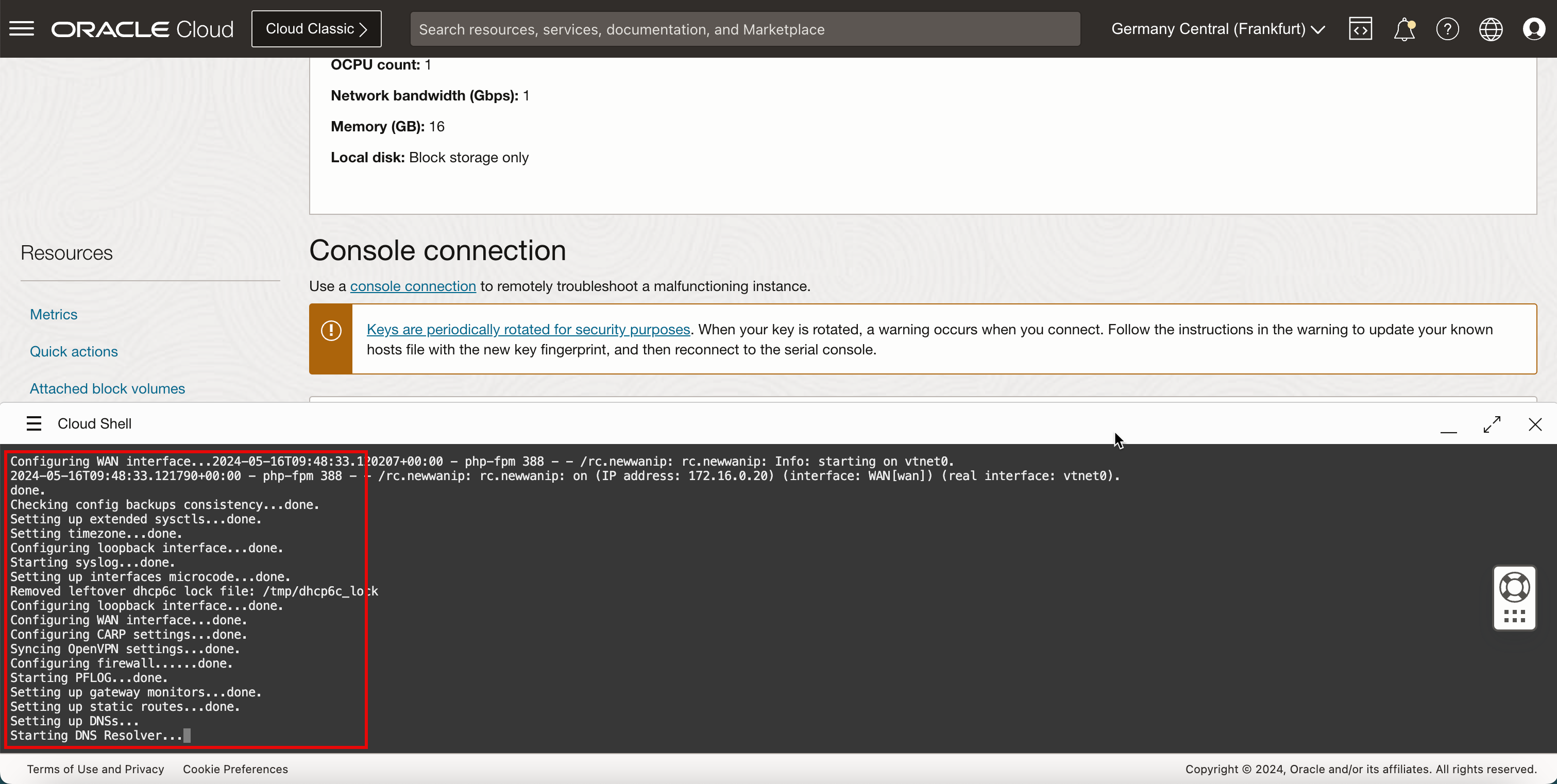

Tarefa 6: Instalar pfSense na Instância

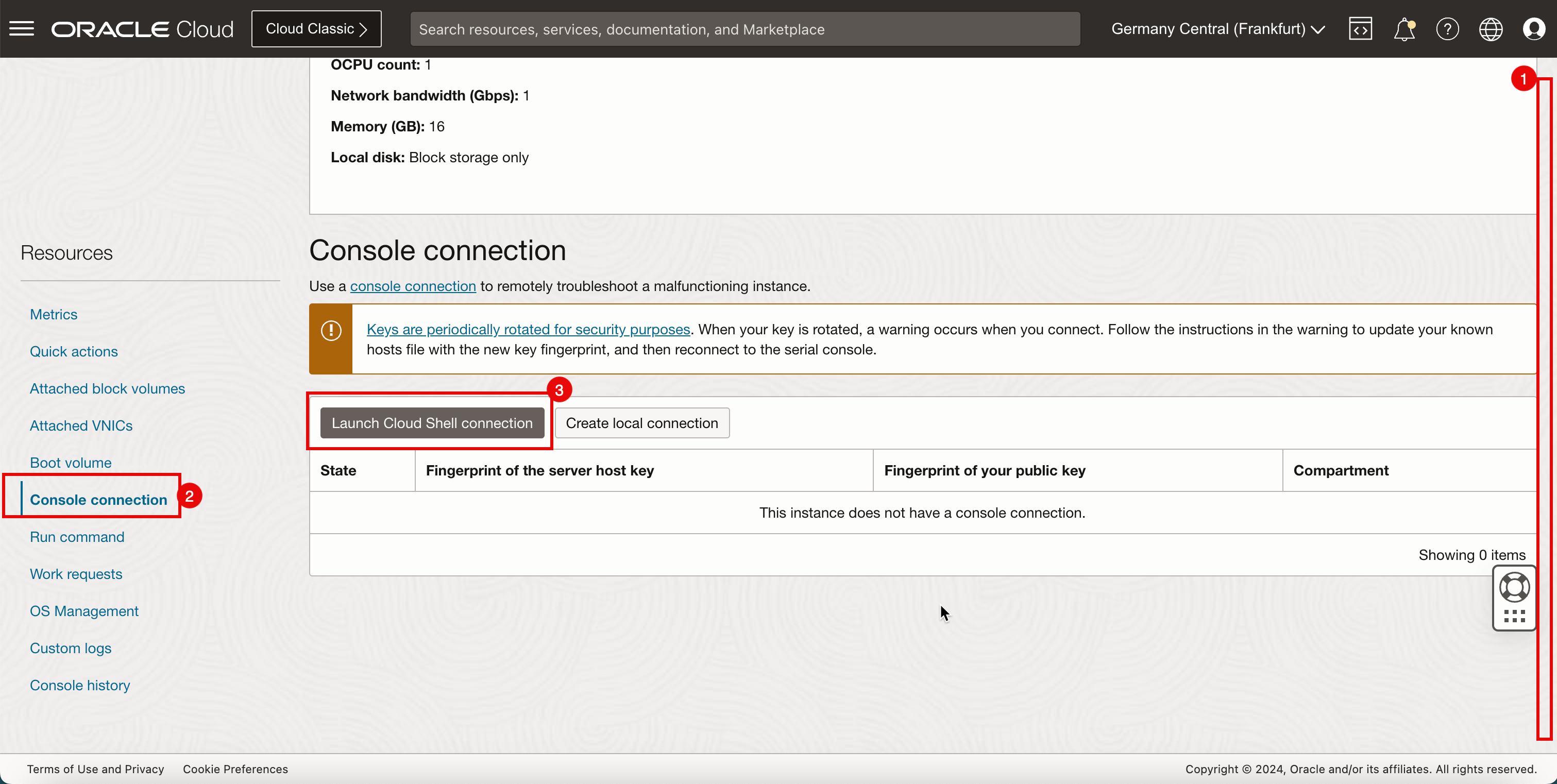

Precisamos fazer a instalação inicial e configurar o firewall pfSense. Já temos a instância em execução.

-

Para instalar o software de firewall pfSense, precisamos criar uma conexão de console.

- Rolar para Baixo.

- Clique em conexão da console.

- Clique em Iniciar conexão do Cloud Shell.

-

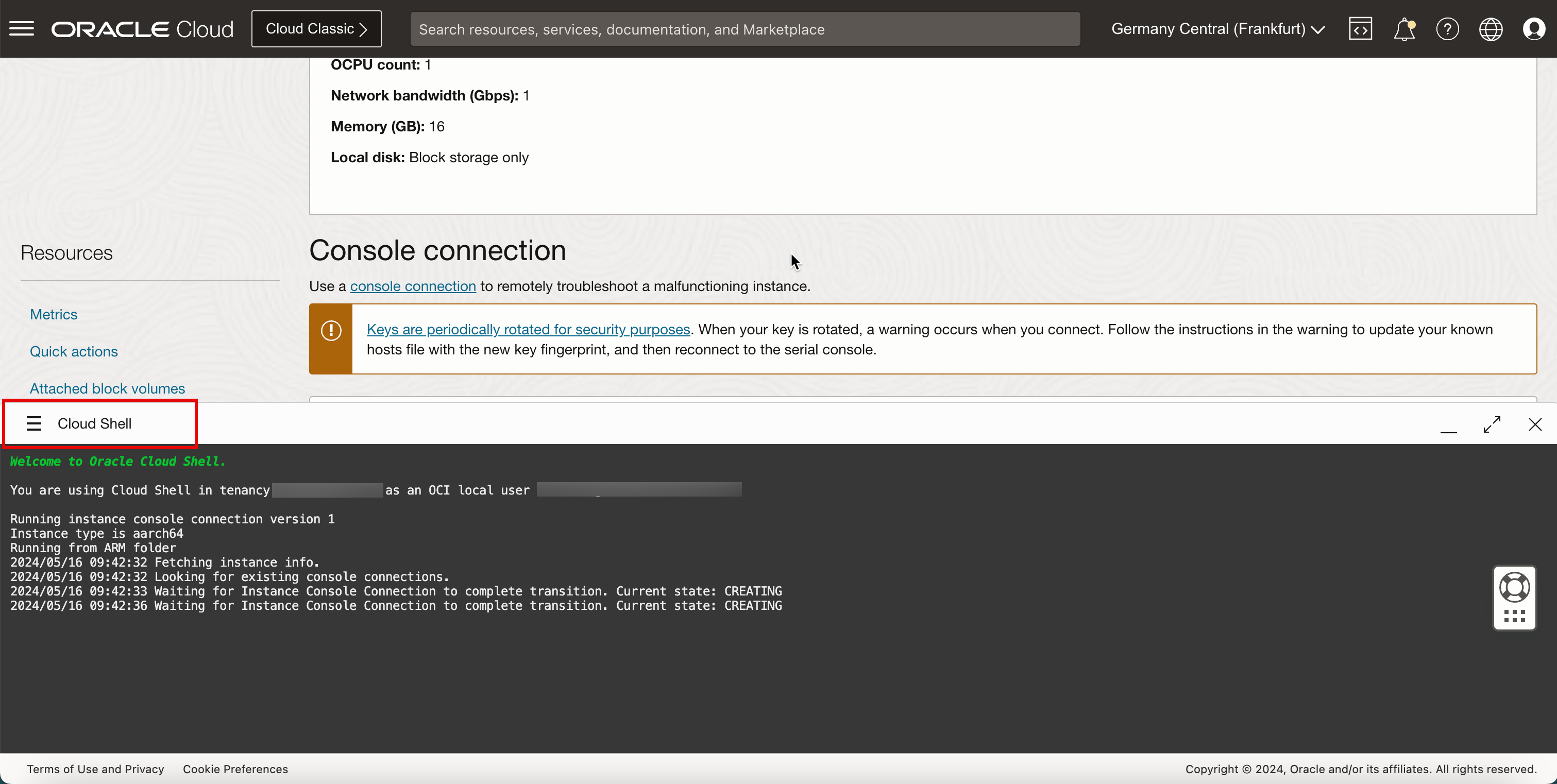

Observe que a janela do Cloud Shell será aberta.

-

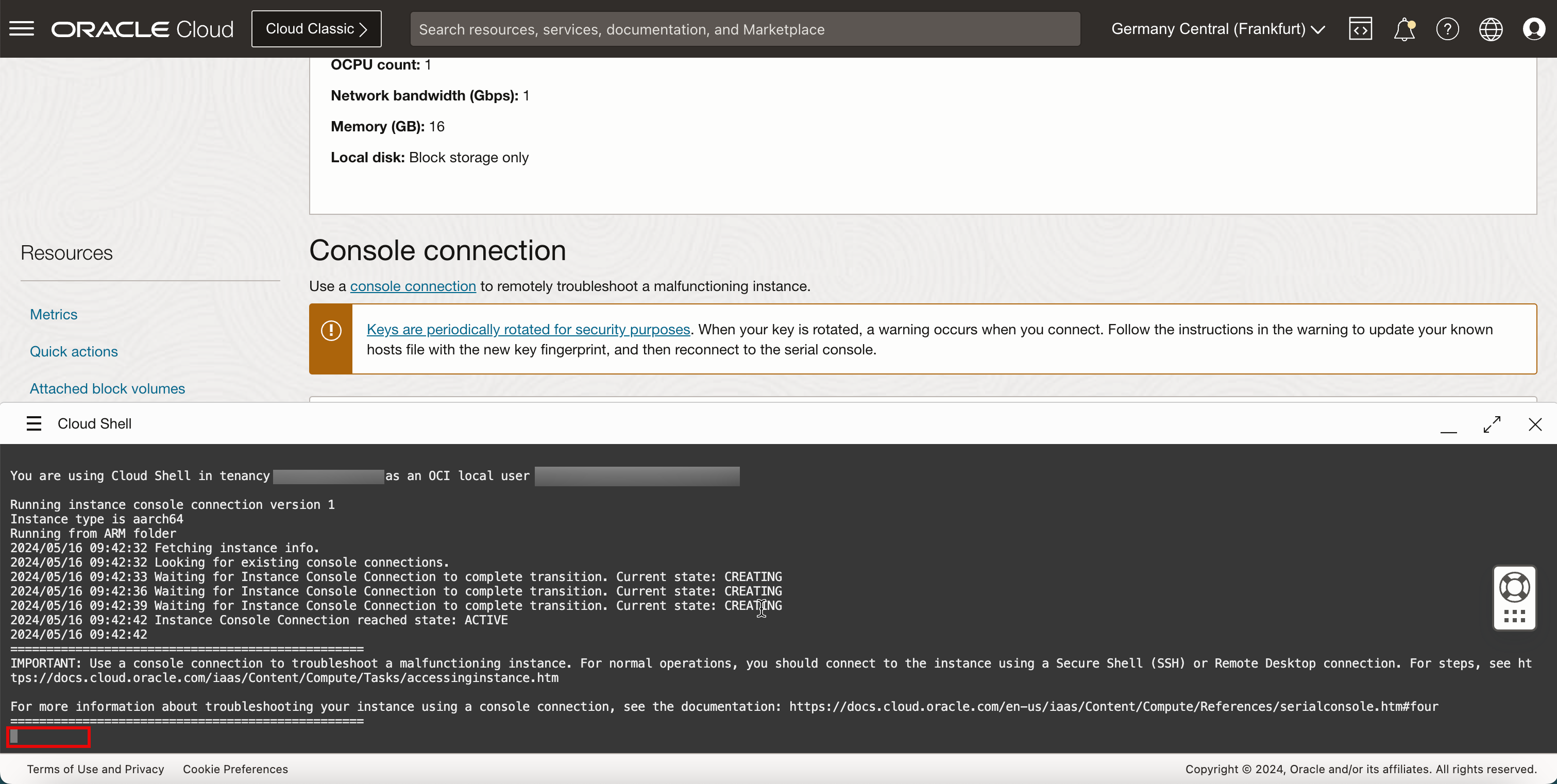

Algumas mensagens de inicialização serão exibidas. Pressione ENTER.

-

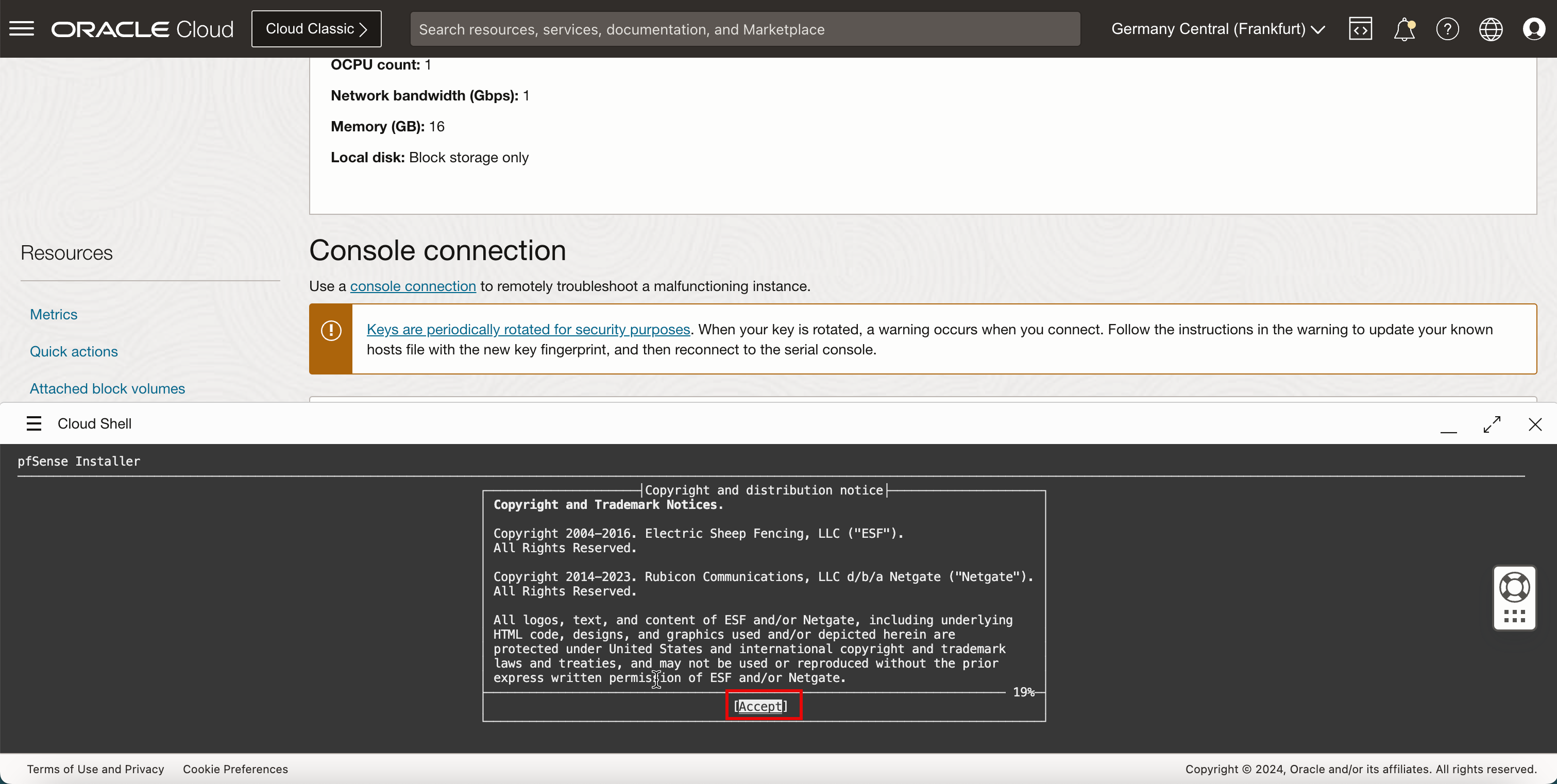

Leia as mensagens de copyright e selecione Aceitar e pressione ENTER.

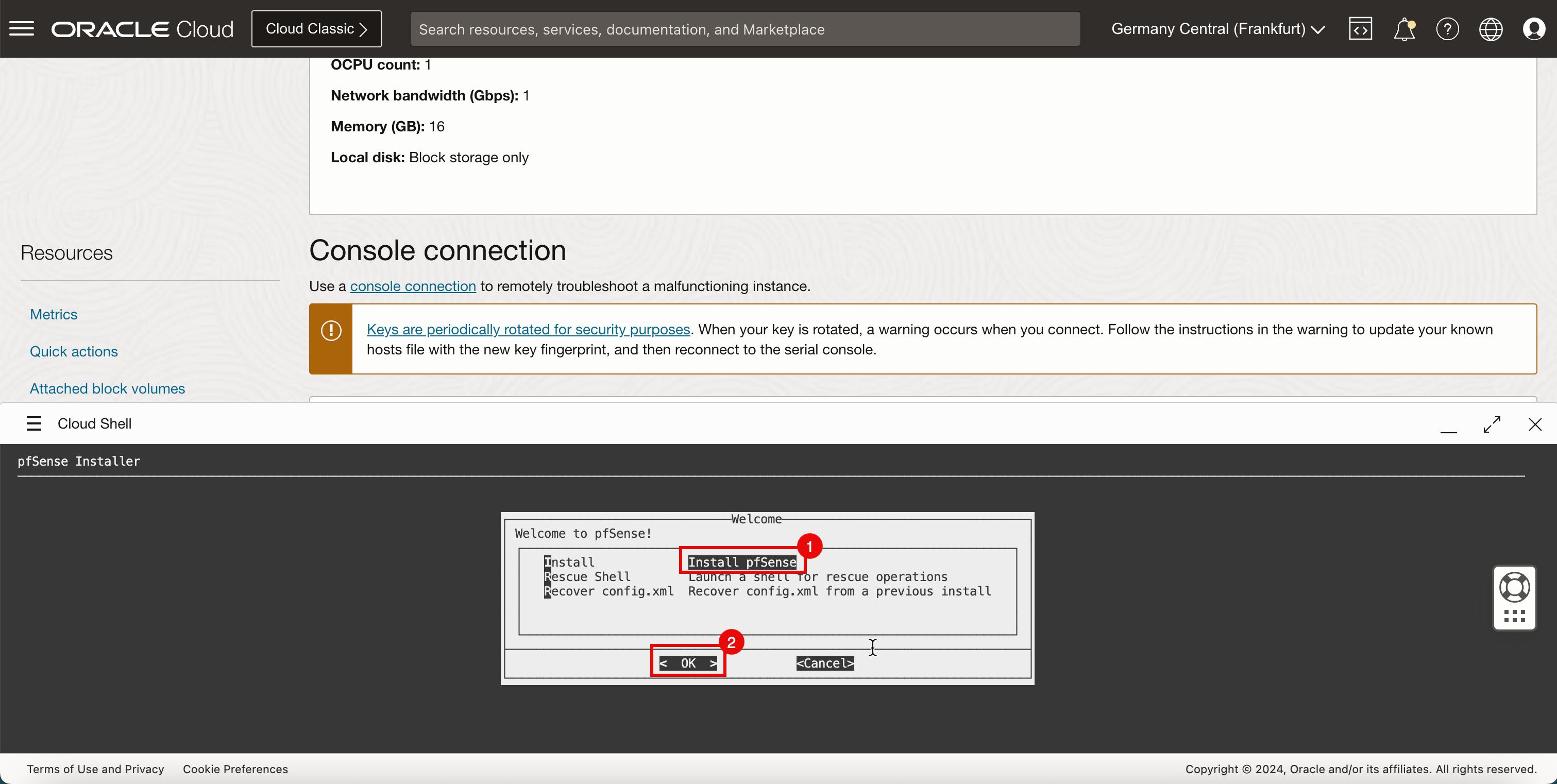

- Selecione Instalar pfSense.

- Selecione OK e pressione ENTER.

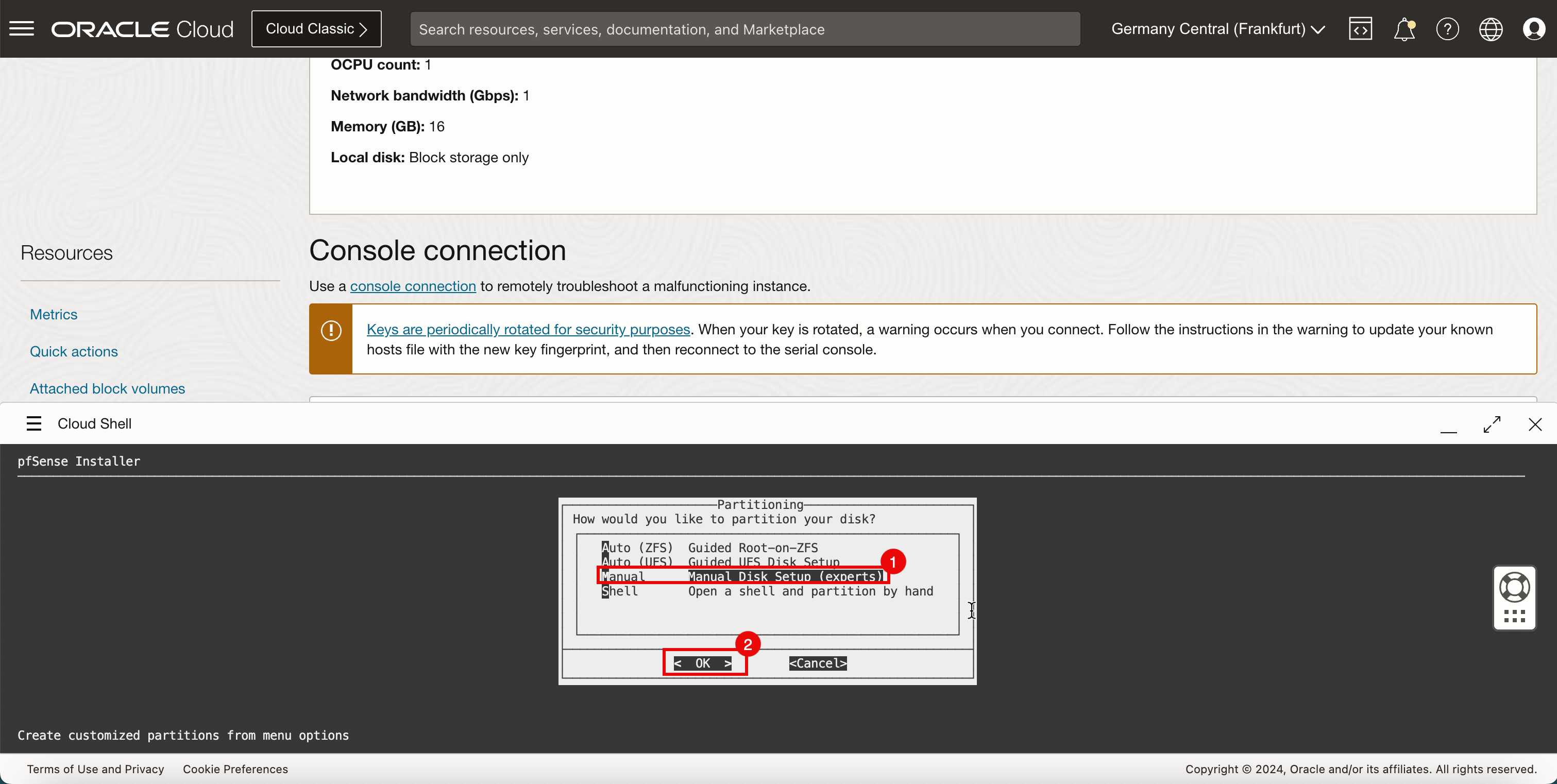

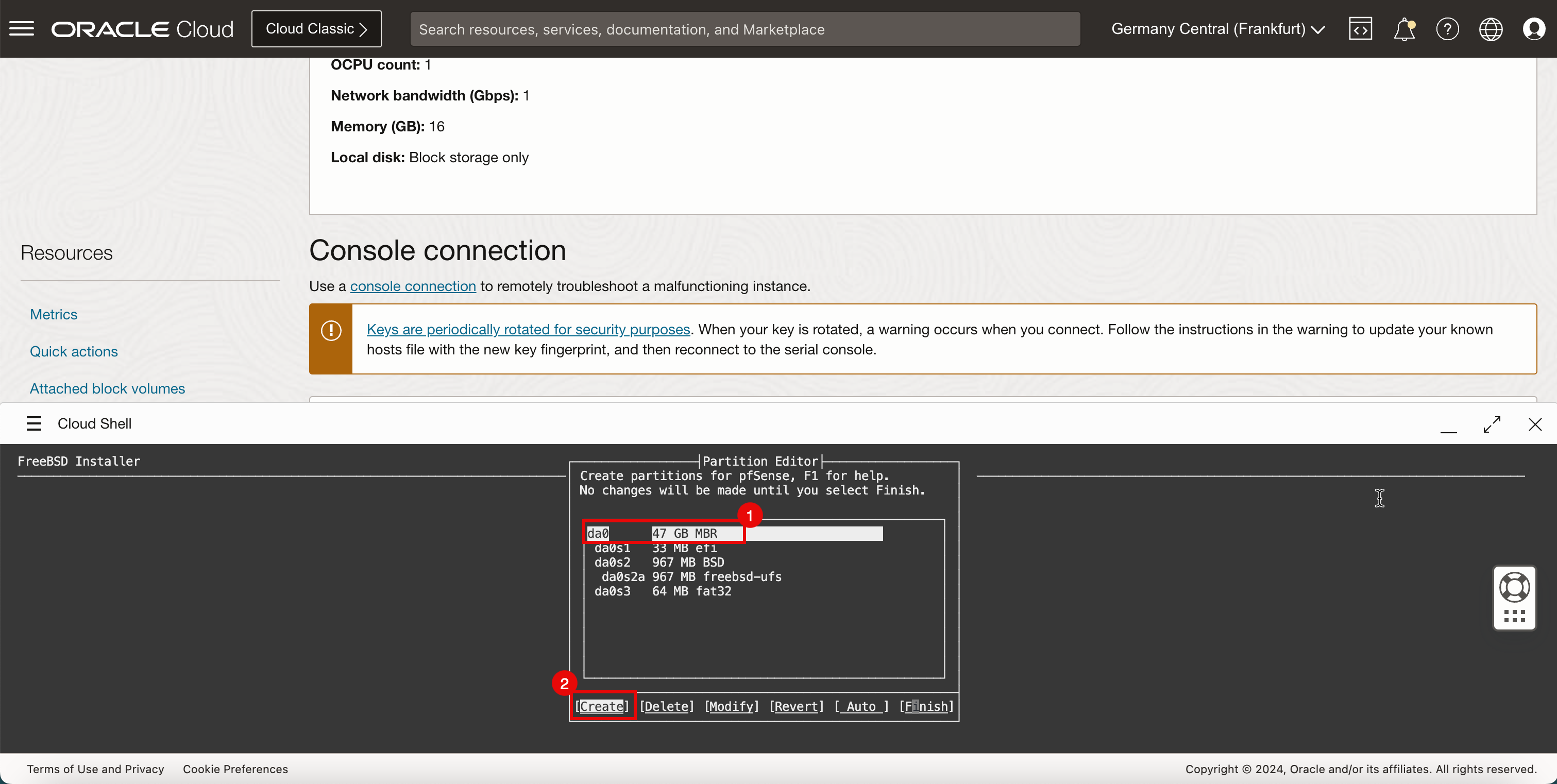

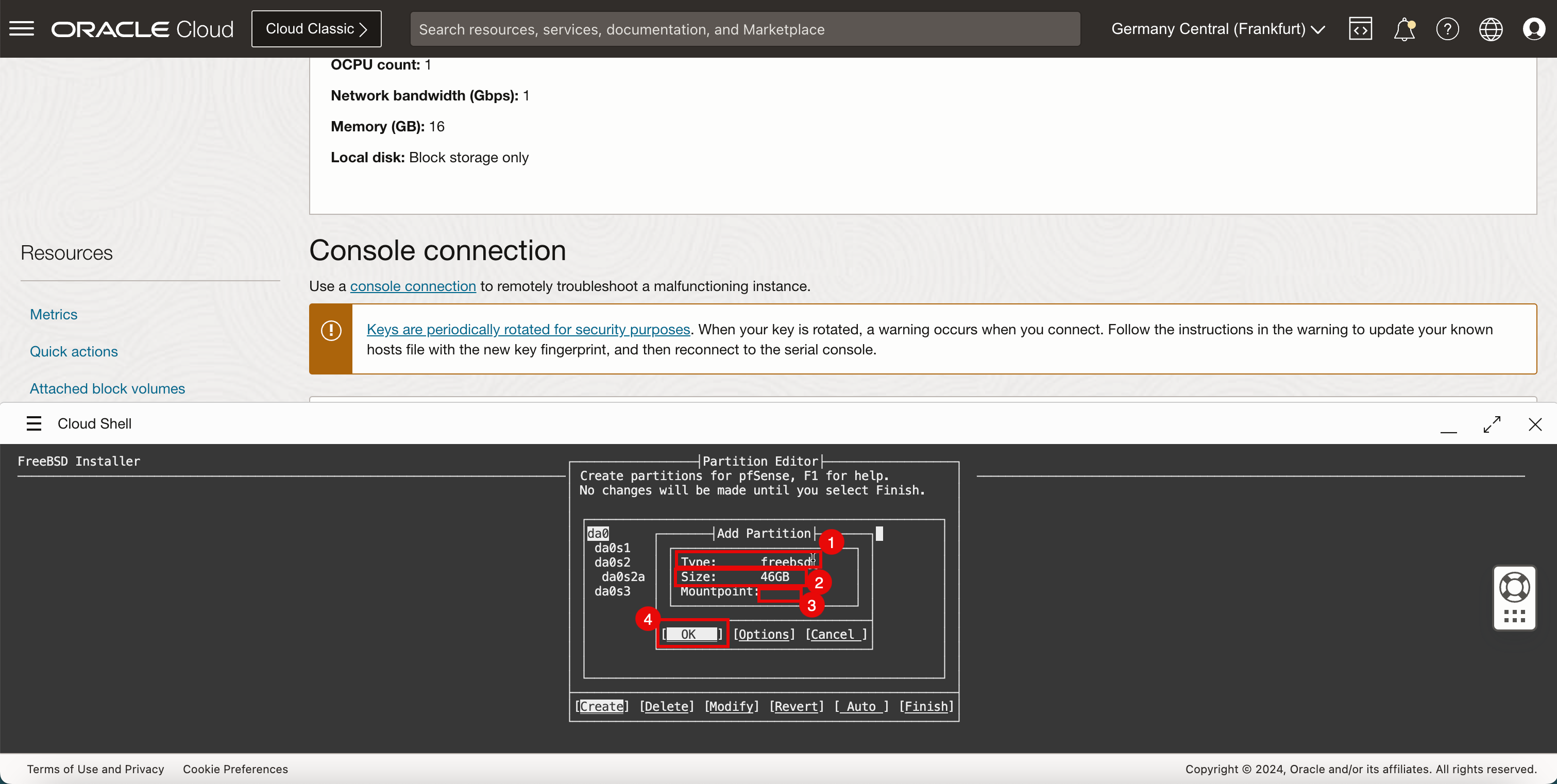

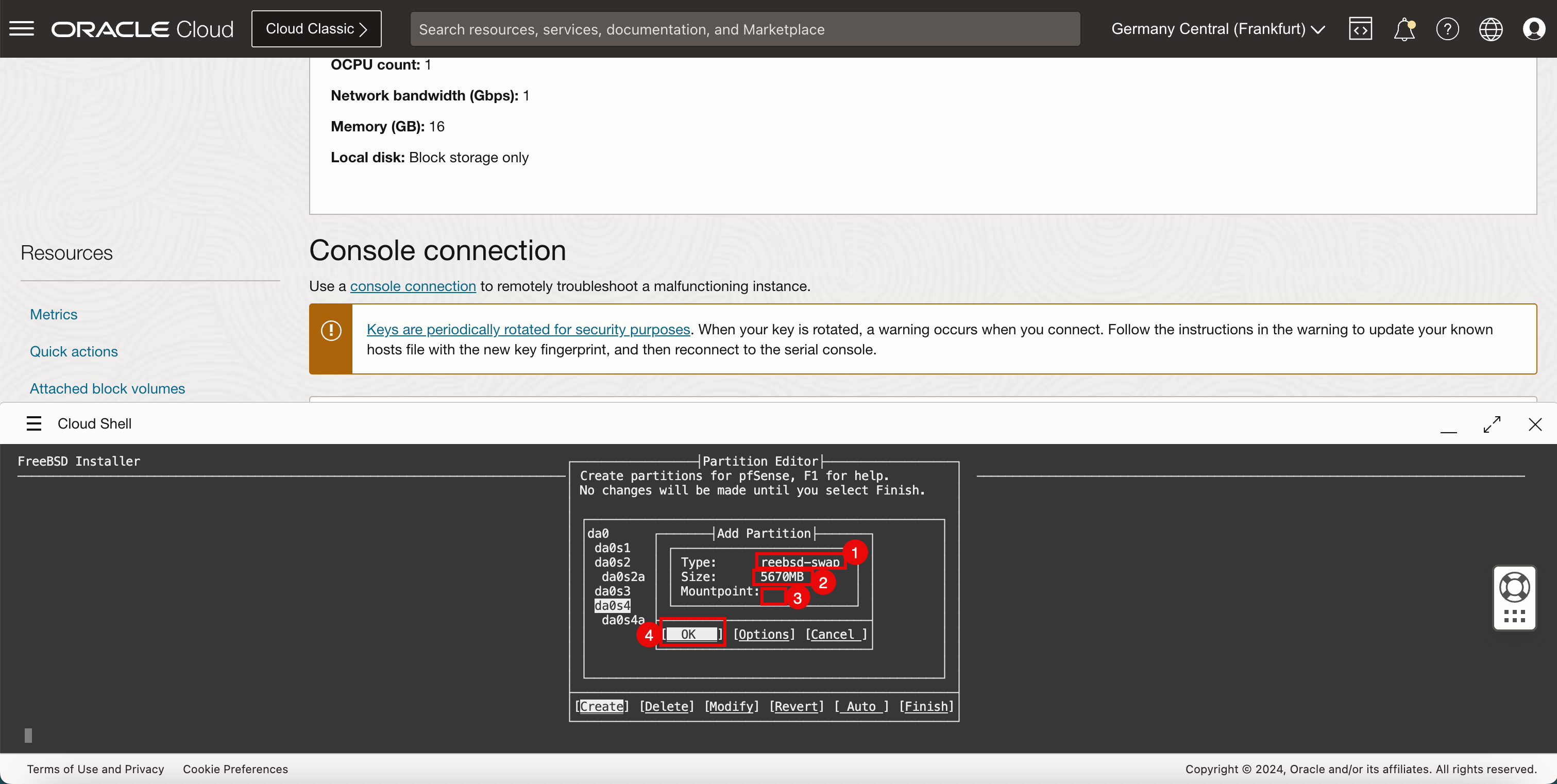

- Selecione Configuração Manual de Disco (especialistas).

- Selecione OK e pressione ENTER.

- Selecione da0 - 47 GB MBR.

- Selecione Criar e pressione ENTER.

- Em Tipo, digite freebsd.

- Em Tamanho, digite 46 GB.

- Informe o Ponto de Montagem.

- Selecione OK e pressione ENTER.

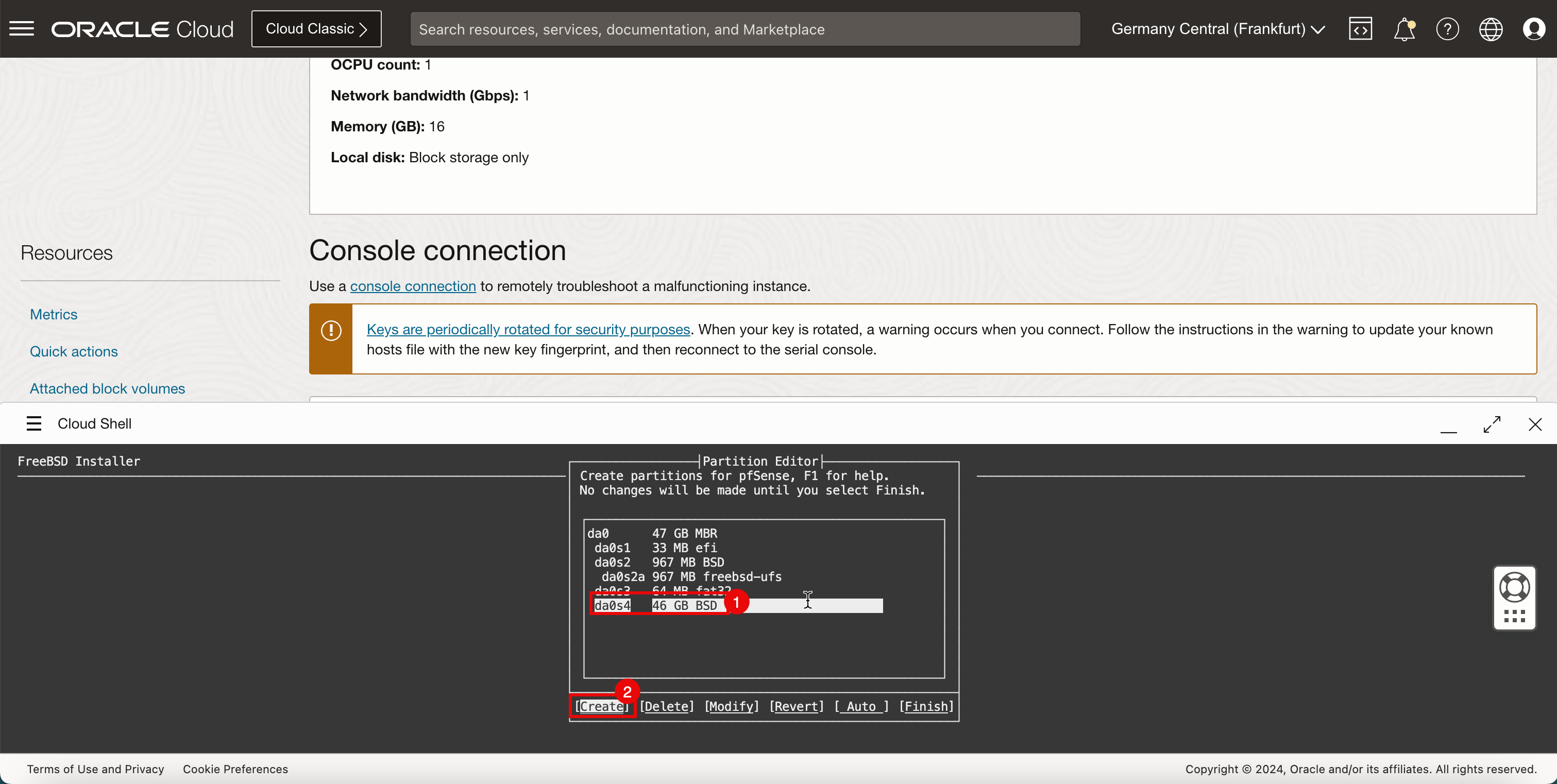

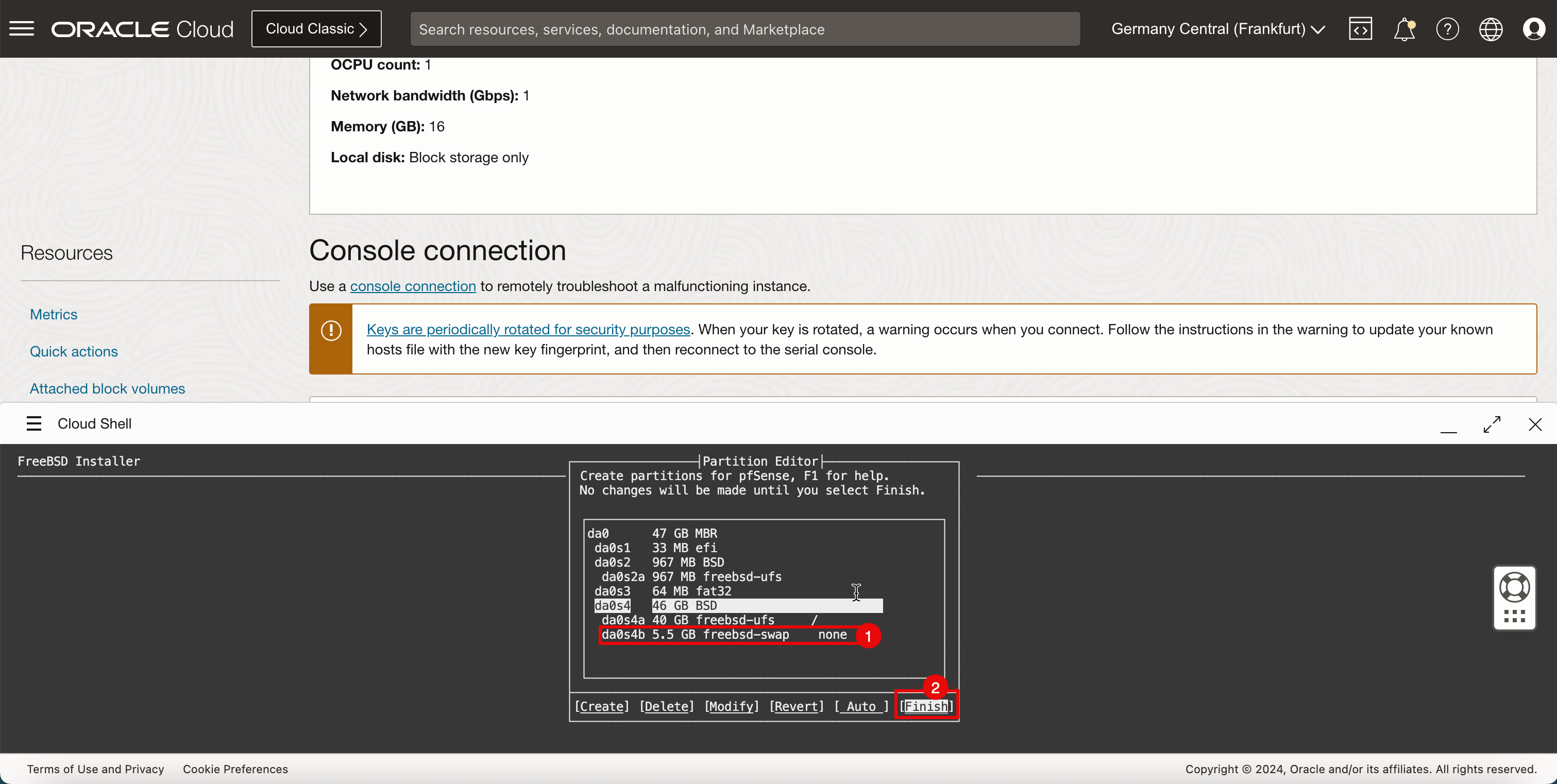

- Em da0s4, selecione BSD de 46 GB.

- Selecione Criar e pressione ENTER.

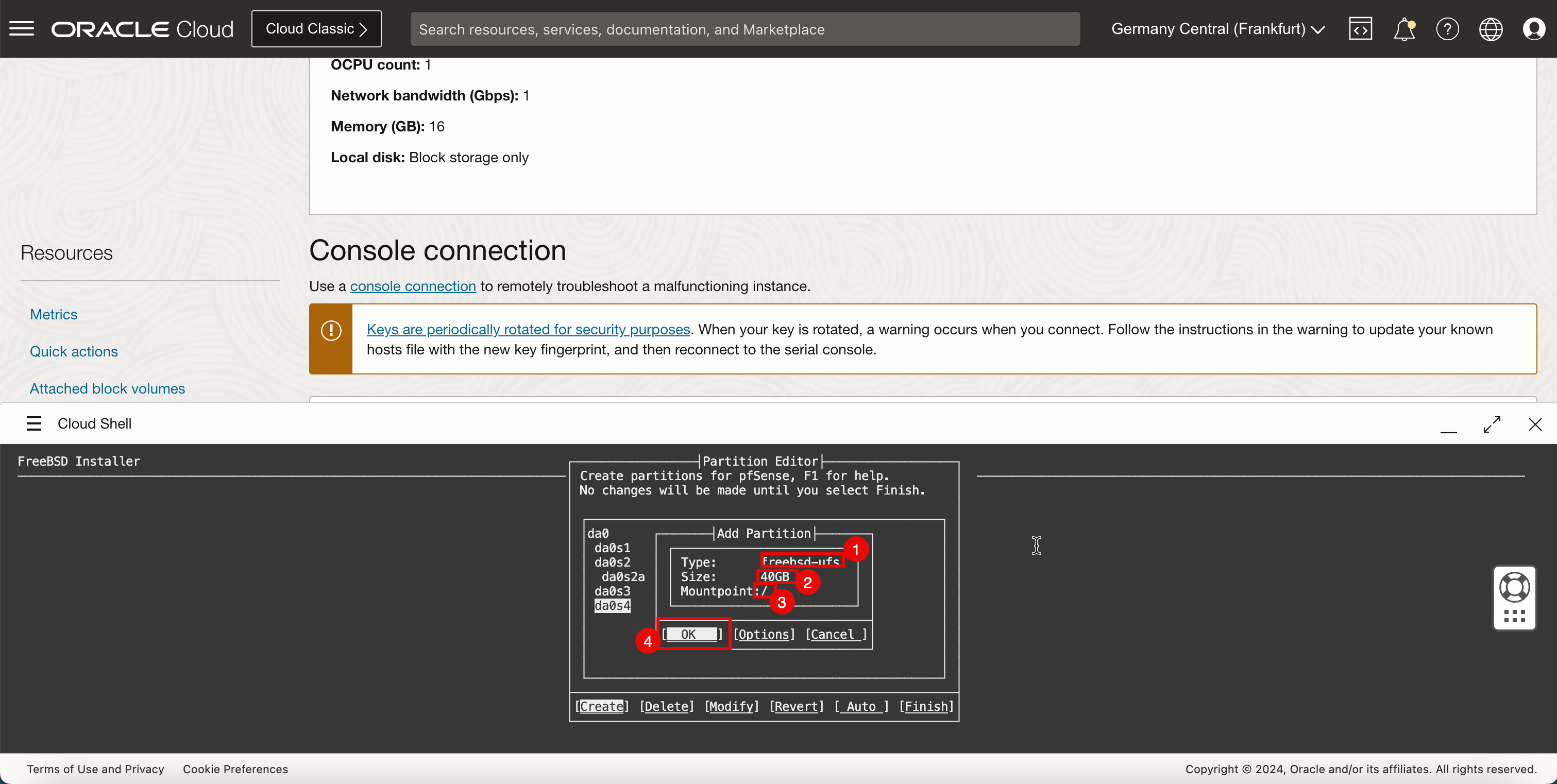

- Em Tipo, digite freebsd-ufs.

- Em Tamanho, digite 40 GB.

- Em Ponto de montagem, digite /.

- Selecione OK e pressione ENTER.

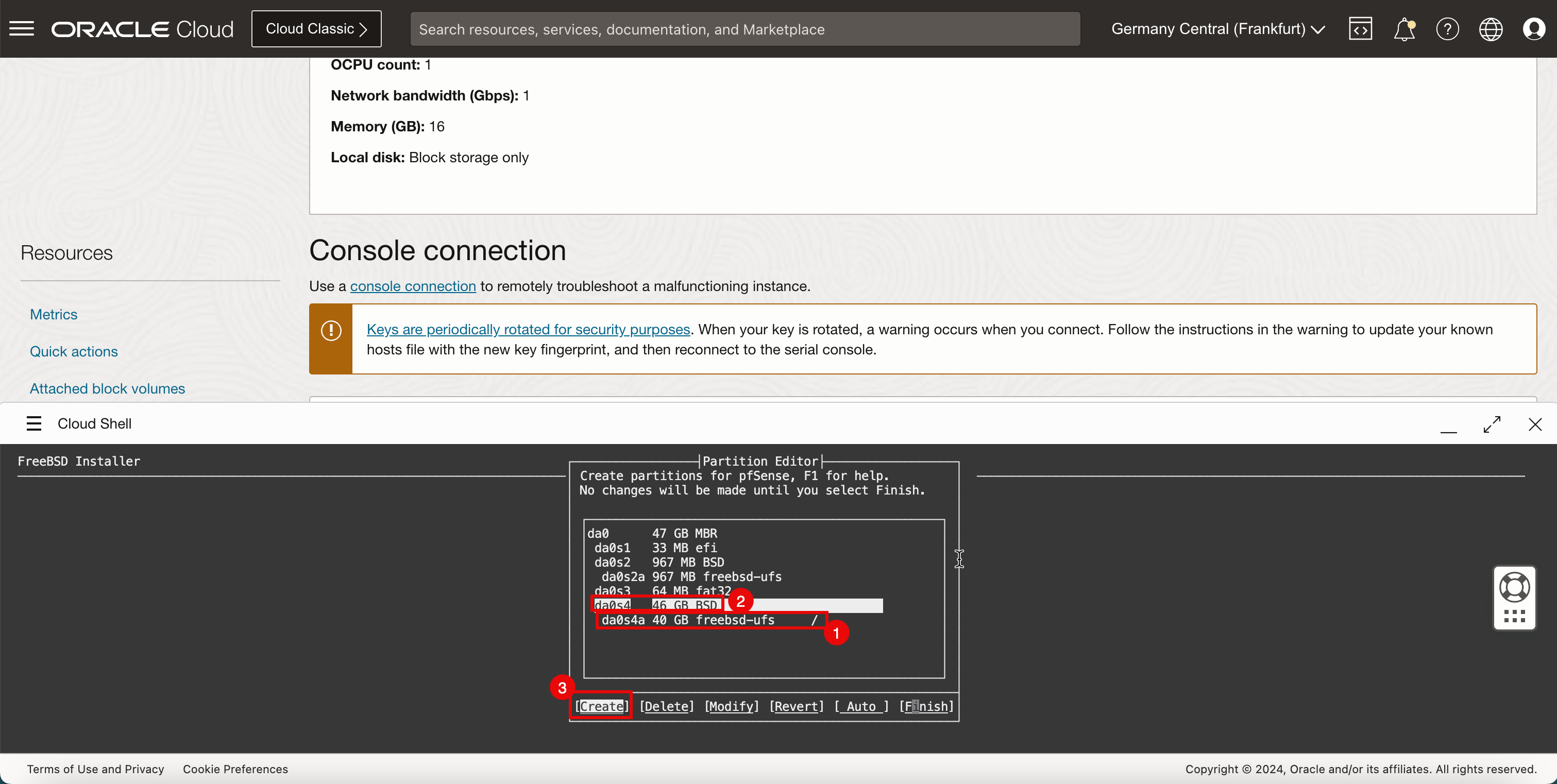

- Observe que o ponto de montagem é criado para

/. - Em da0s4, digite BSD de 46 GB.

- Selecione Criar e pressione ENTER.

- Em Tipo, digite freebsd-swap.

- Em Tamanho, digite 5770 MB.

- Informe o Ponto de Montagem.

- Selecione OK e pressione ENTER.

- Observe que o ponto de montagem é criado para permuta.

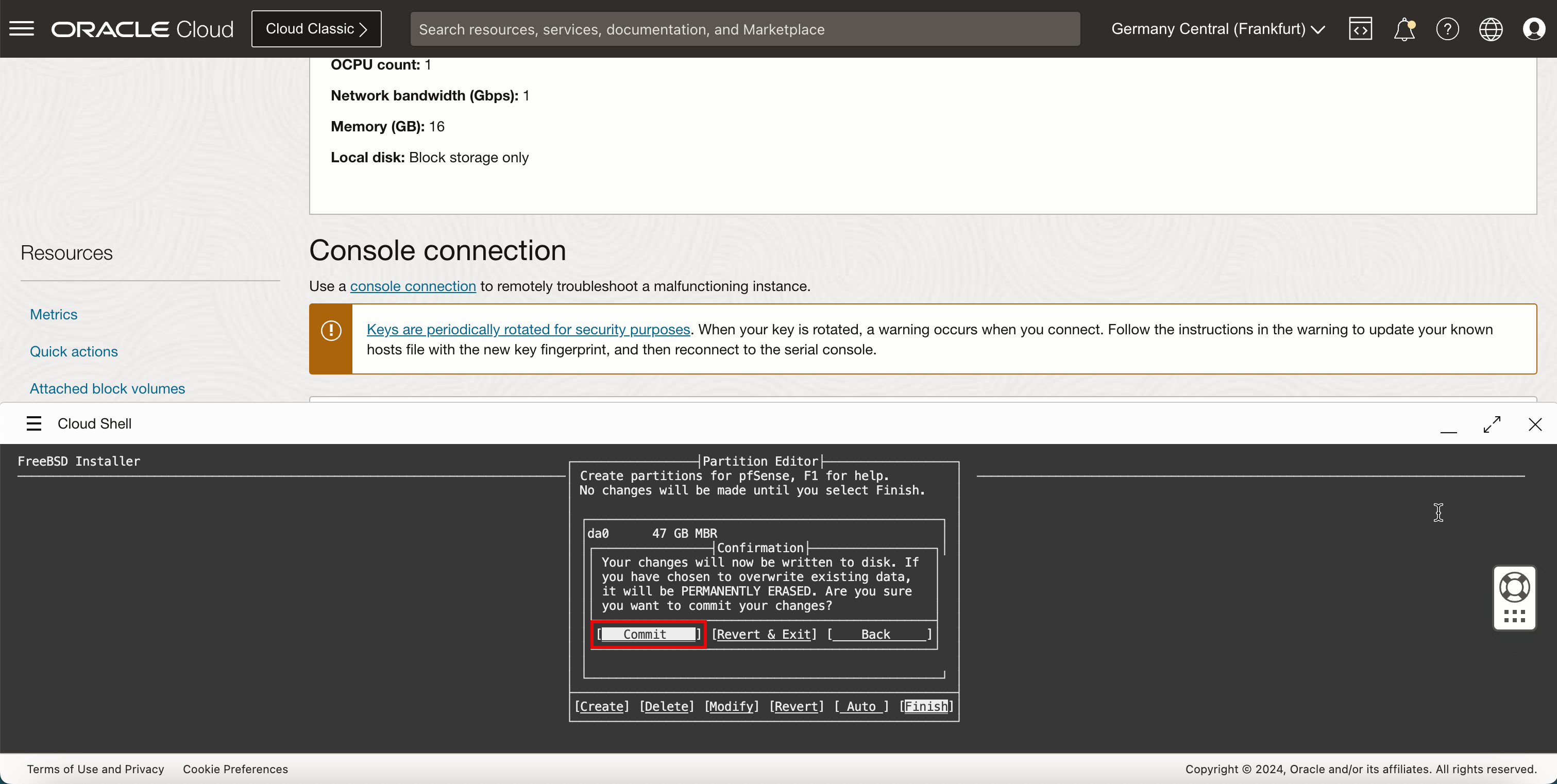

- Selecione Concluir e pressione ENTER

-

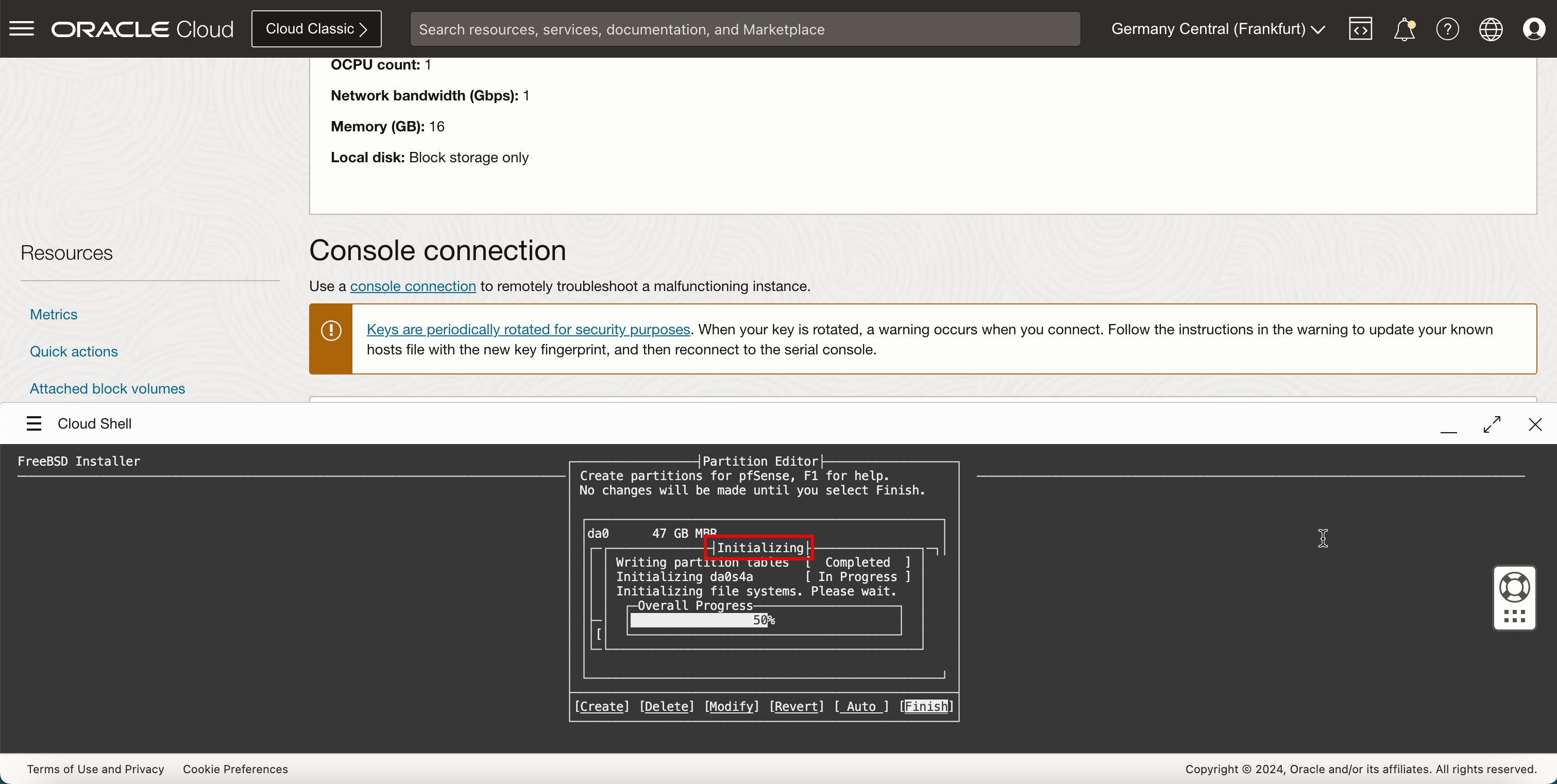

Selecione Confirmar e pressione ENTER.

-

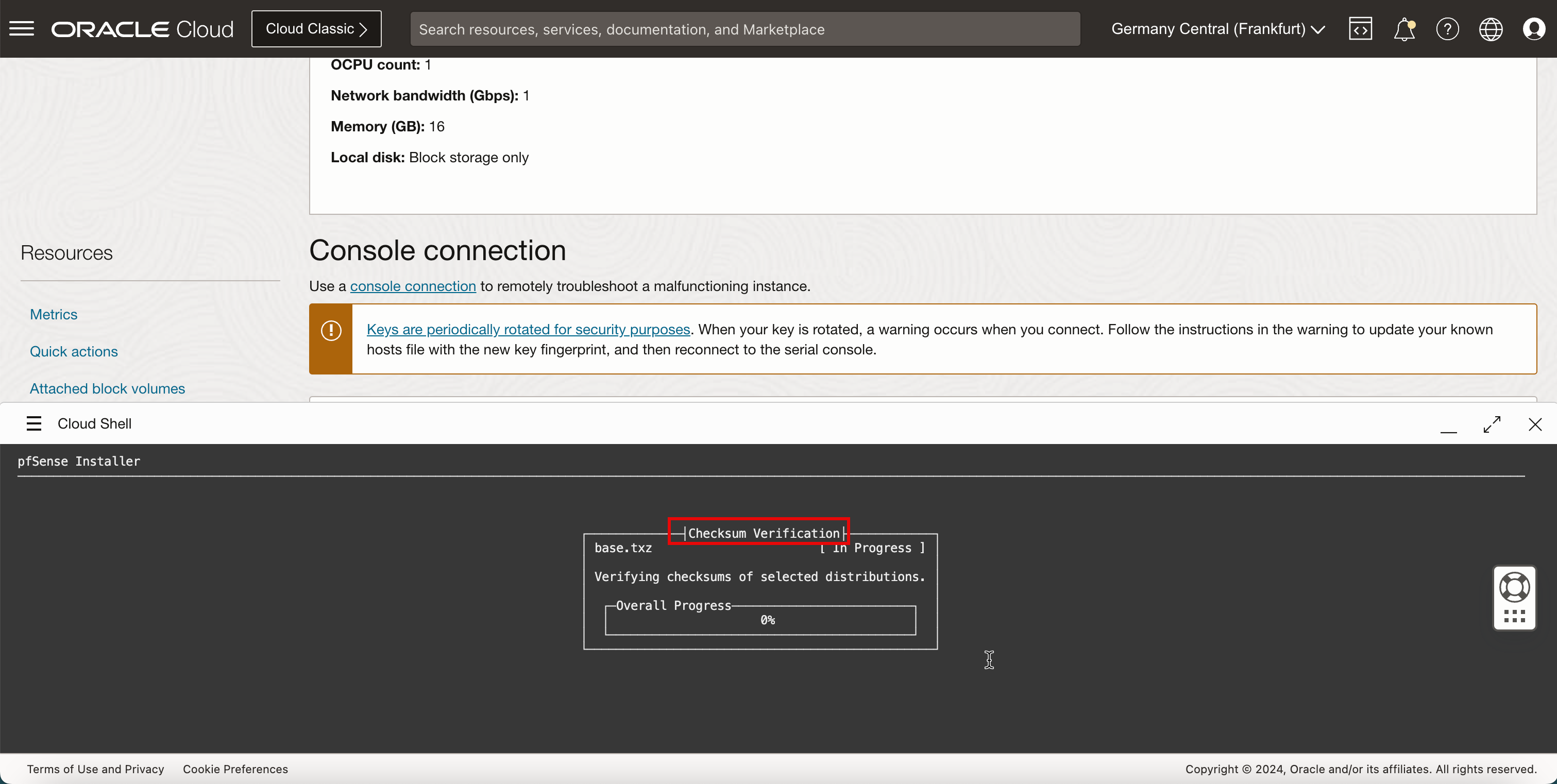

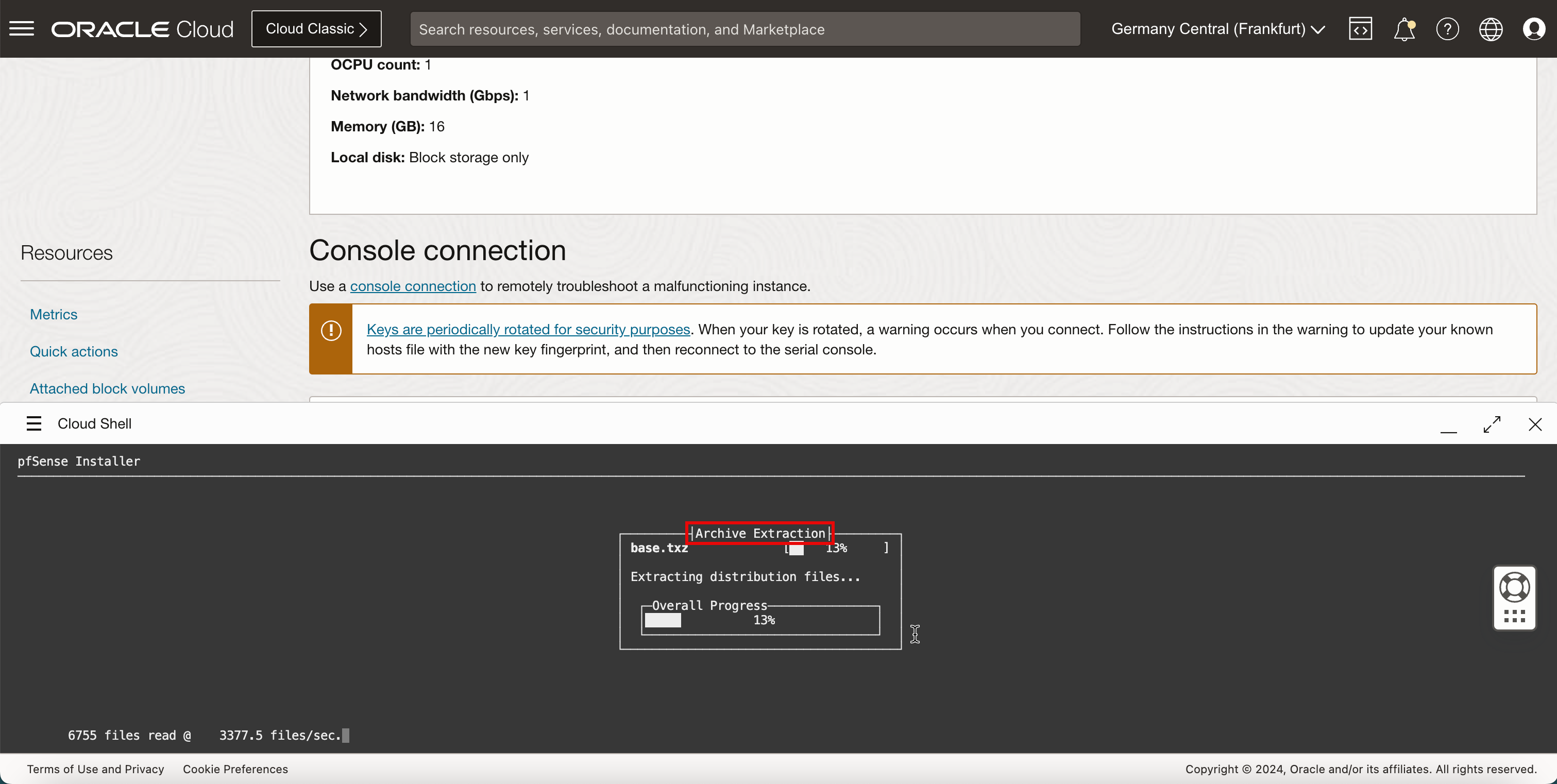

A instalação iniciará a Inicialização da configuração.

A instalação fará uma verificação de checksum rápida.

A instalação fará uma Extração de Arquivo.

-

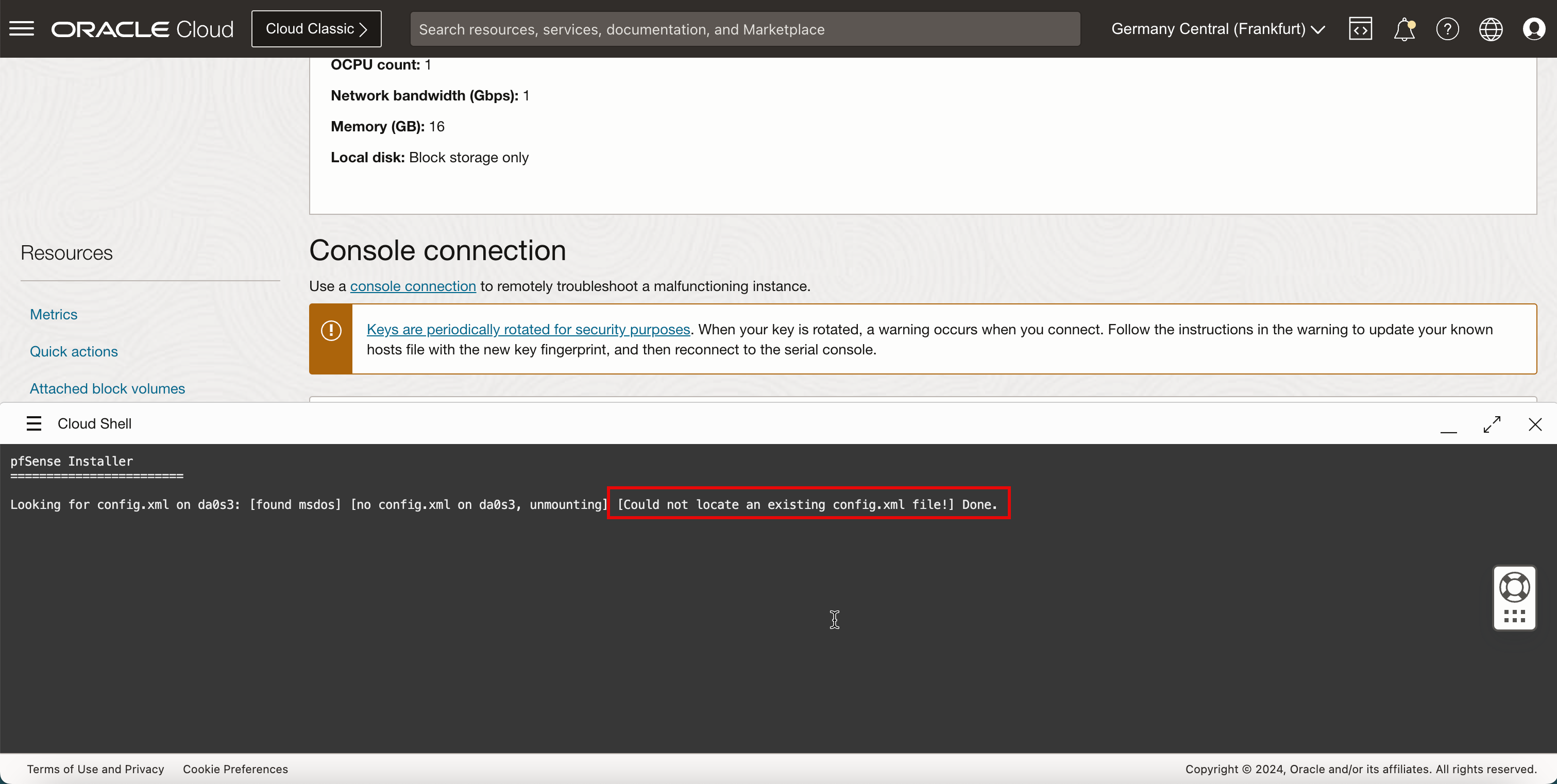

Você receberá uma mensagem Não foi possível localizar um arquivo

config.xmlexistente! porque esta é uma nova instalação.

-

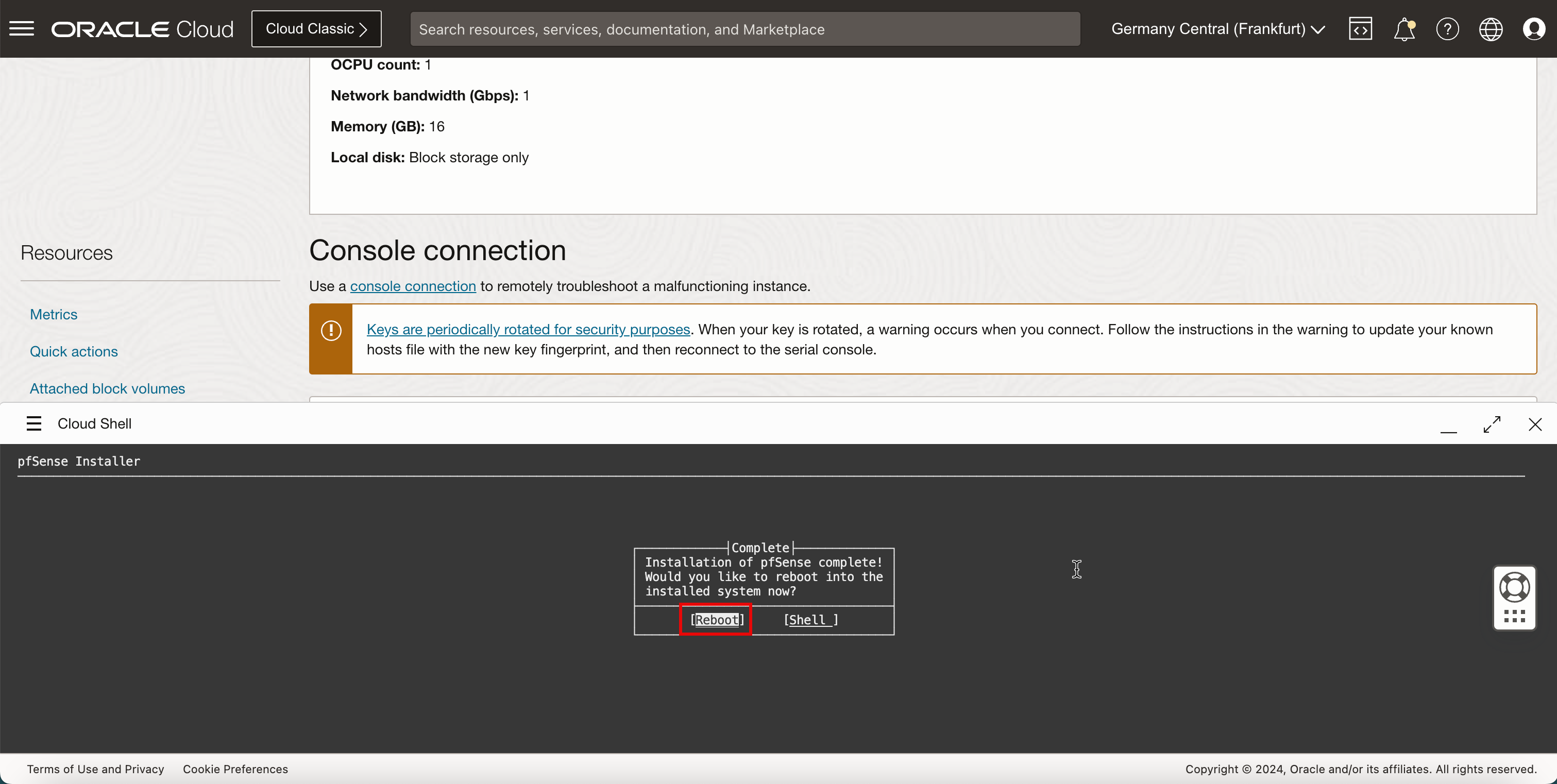

Selecione Reinicializar e pressione ENTER.

-

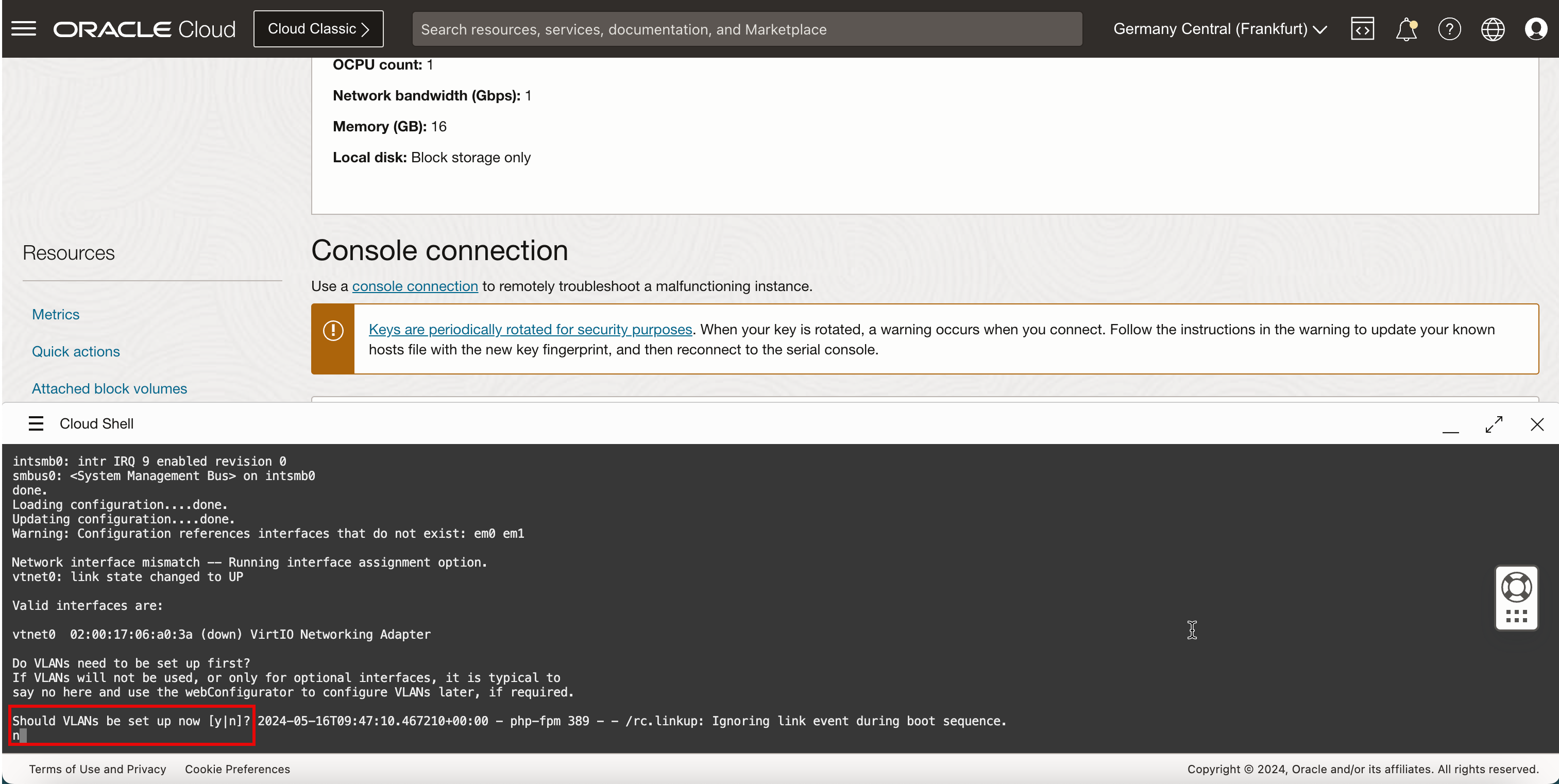

Após a primeira reinicialização, você terá algumas opções de configuração para configurar a interface WAN.

-

Para VLANS deve ser configurado, digite n e pressione ENTER.

-

Para Digite o nome da interface WAN ou 'a' para detecção automática (vtnet0 ou a), digite

vtnet0.

-

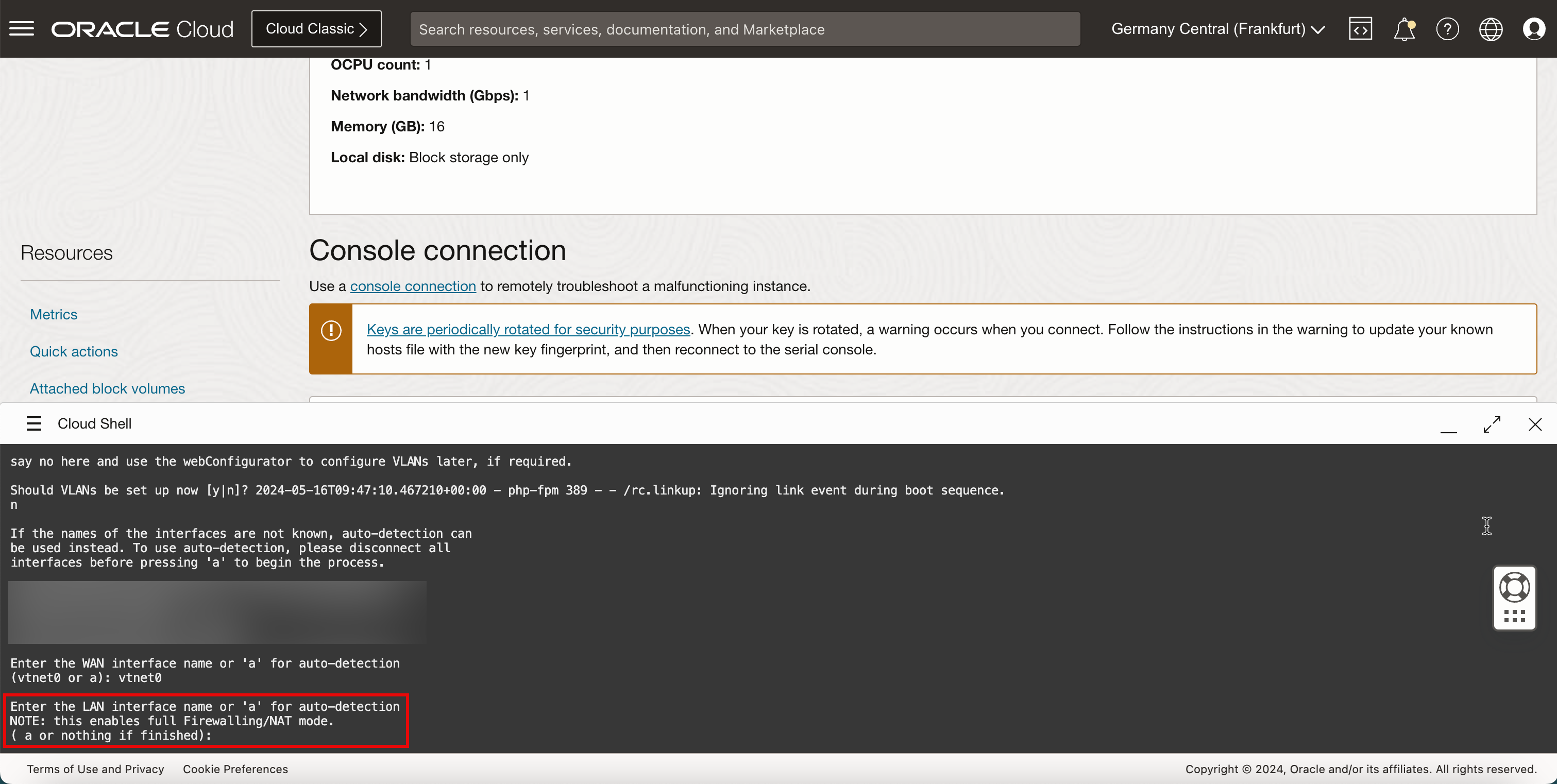

Nesta configuração, estamos criando um firewall com apenas uma interface, portanto, não configuraremos a interface LAN. Portanto, para Informar o nome da interface LAN ou 'a' para detecção automática, pressione ENTER para ignorar essa configuração de interface.

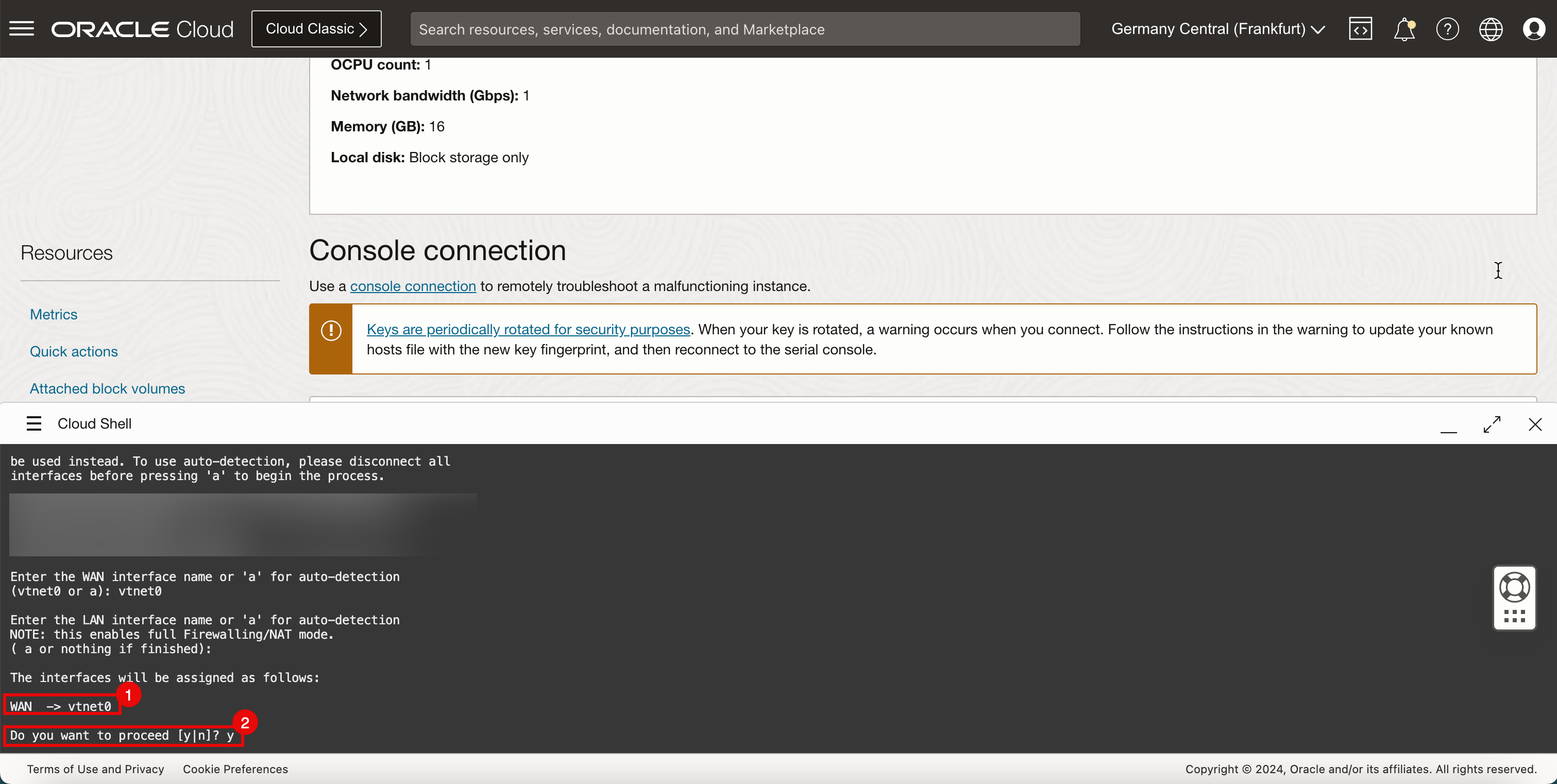

- Verifique o nome da interface WAN.

- Para Deseja continuar, digite y e pressione ENTER.

-

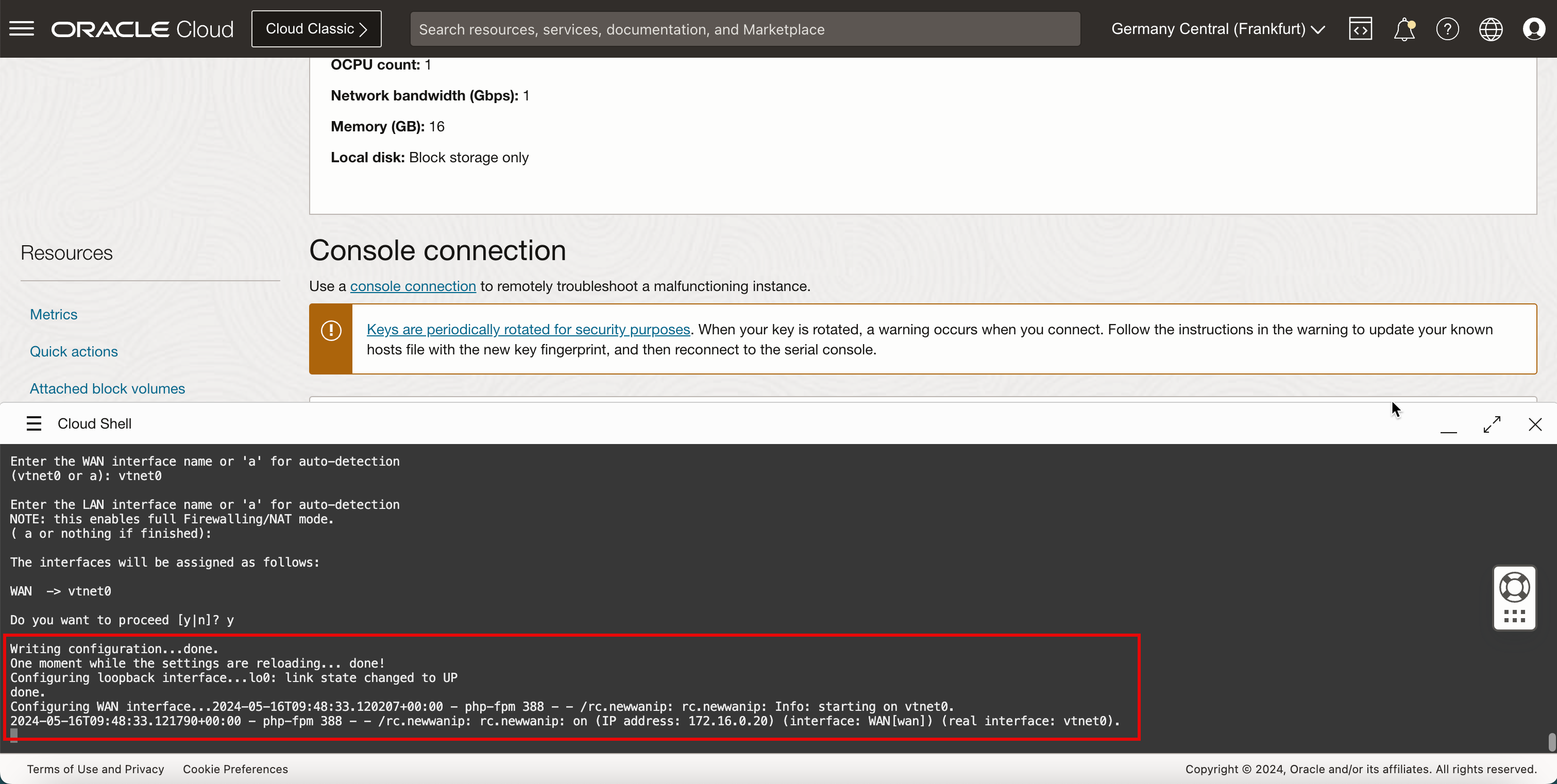

Observe algumas mensagens e a configuração será feita.

-

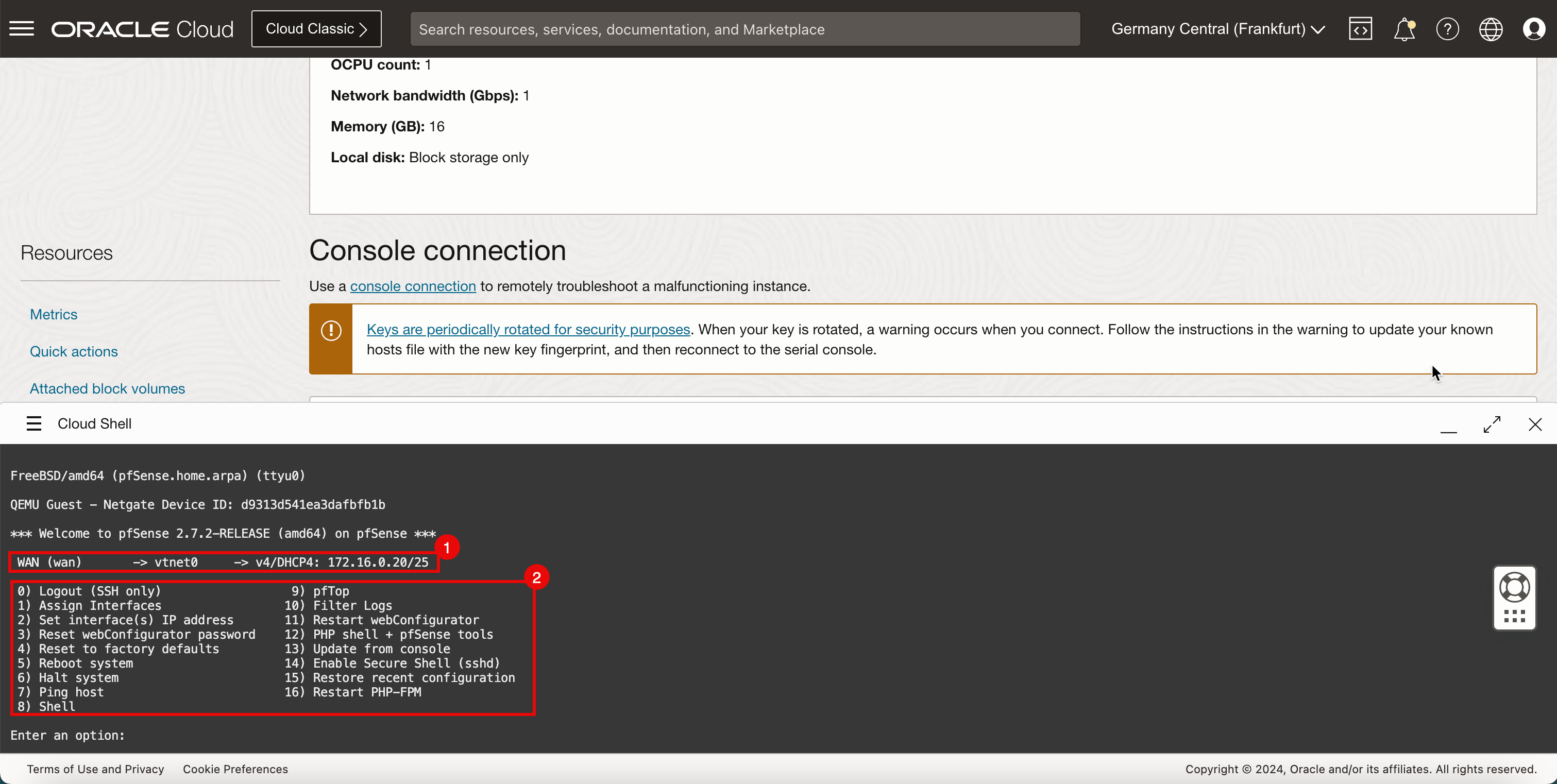

O SO pfSense fará uma inicialização completa.

- Você verá que o endereço IP será configurado usando DHCP.

- Observe o menu pfSense para fazer alguma configuração básica adicional.

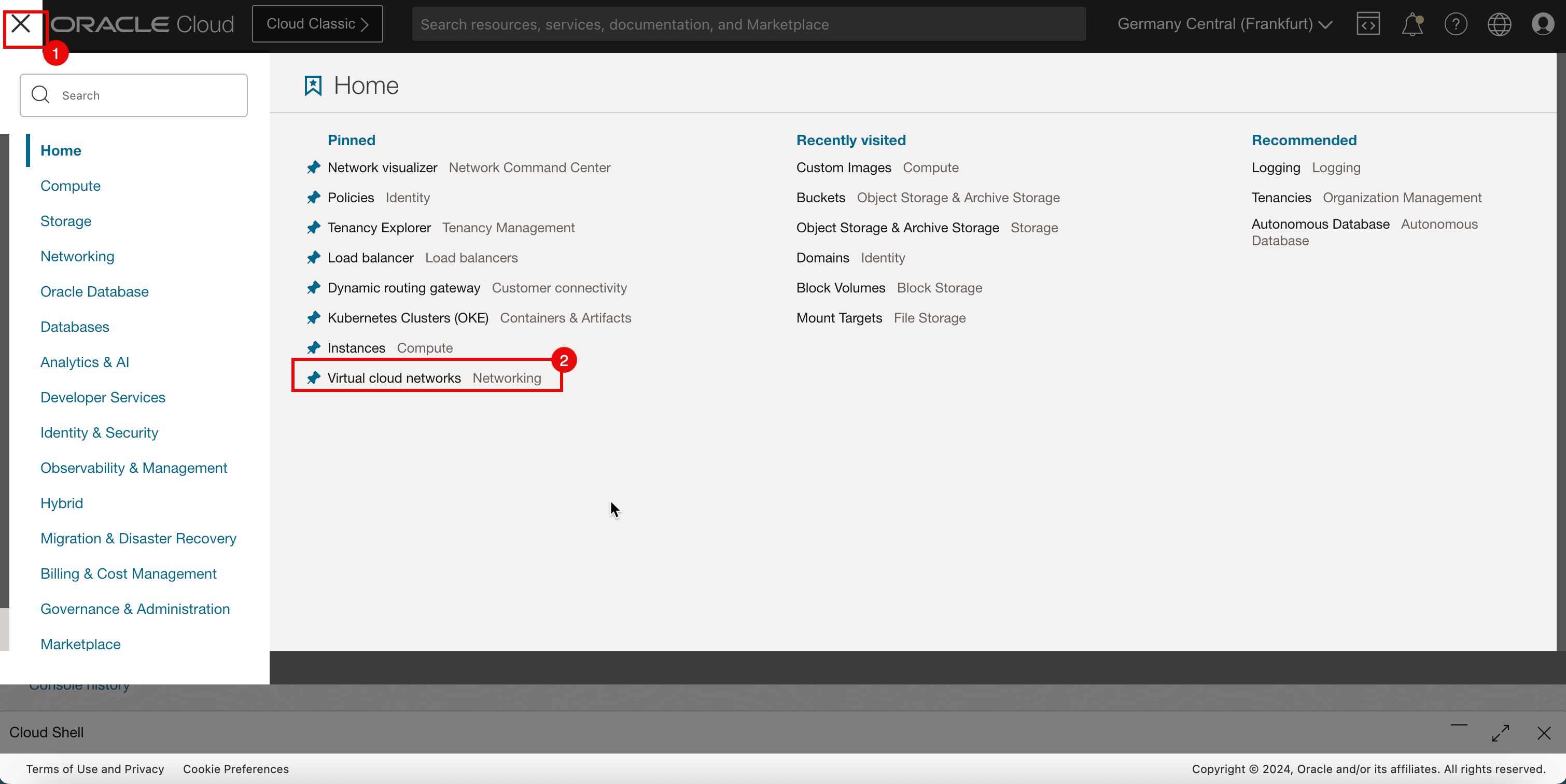

Tarefa 7: Estabelecer Conexão com a Interface do Usuário do Web Graphic (GUI) pfSense e Concluir a Configuração Inicial

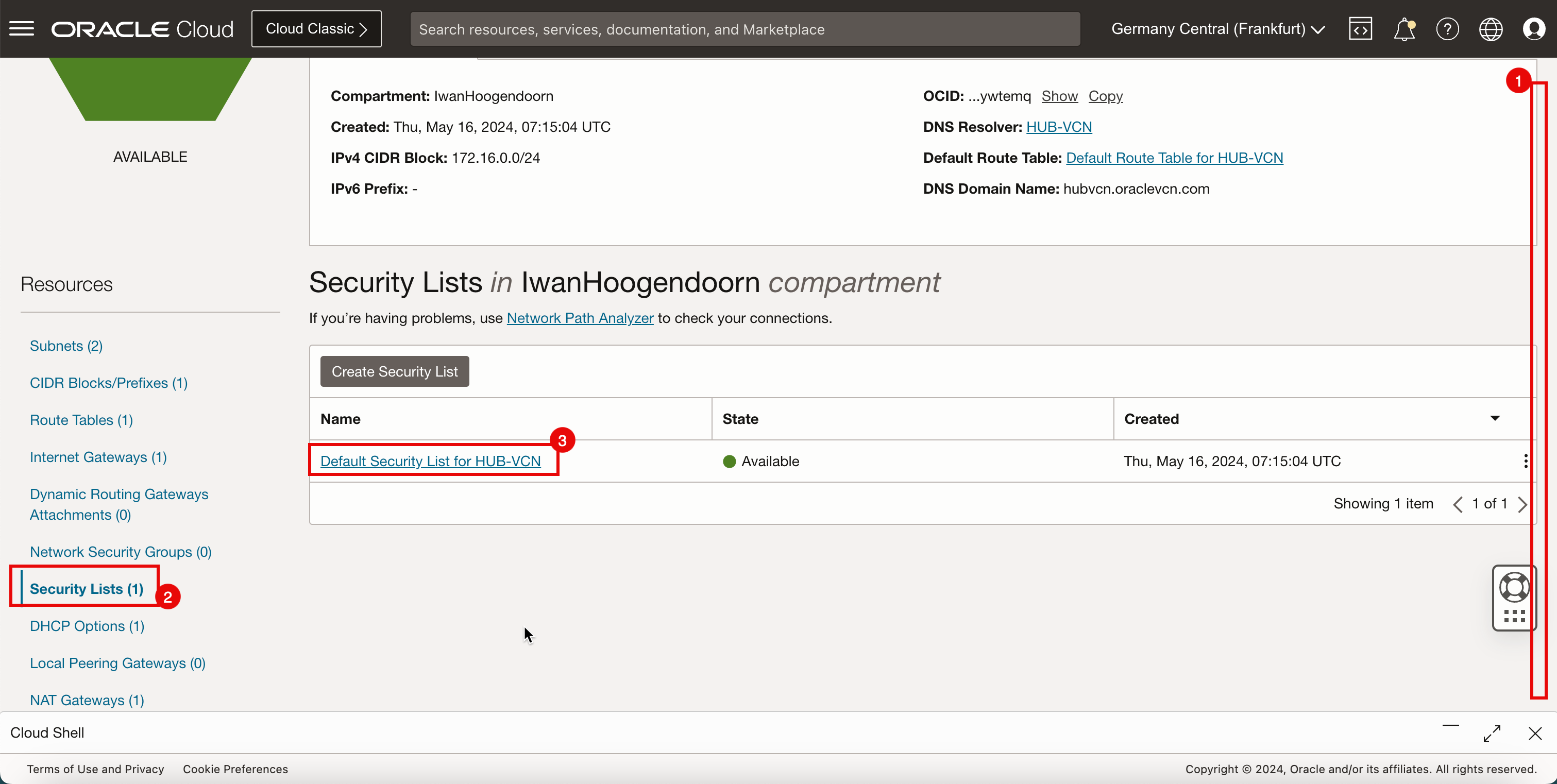

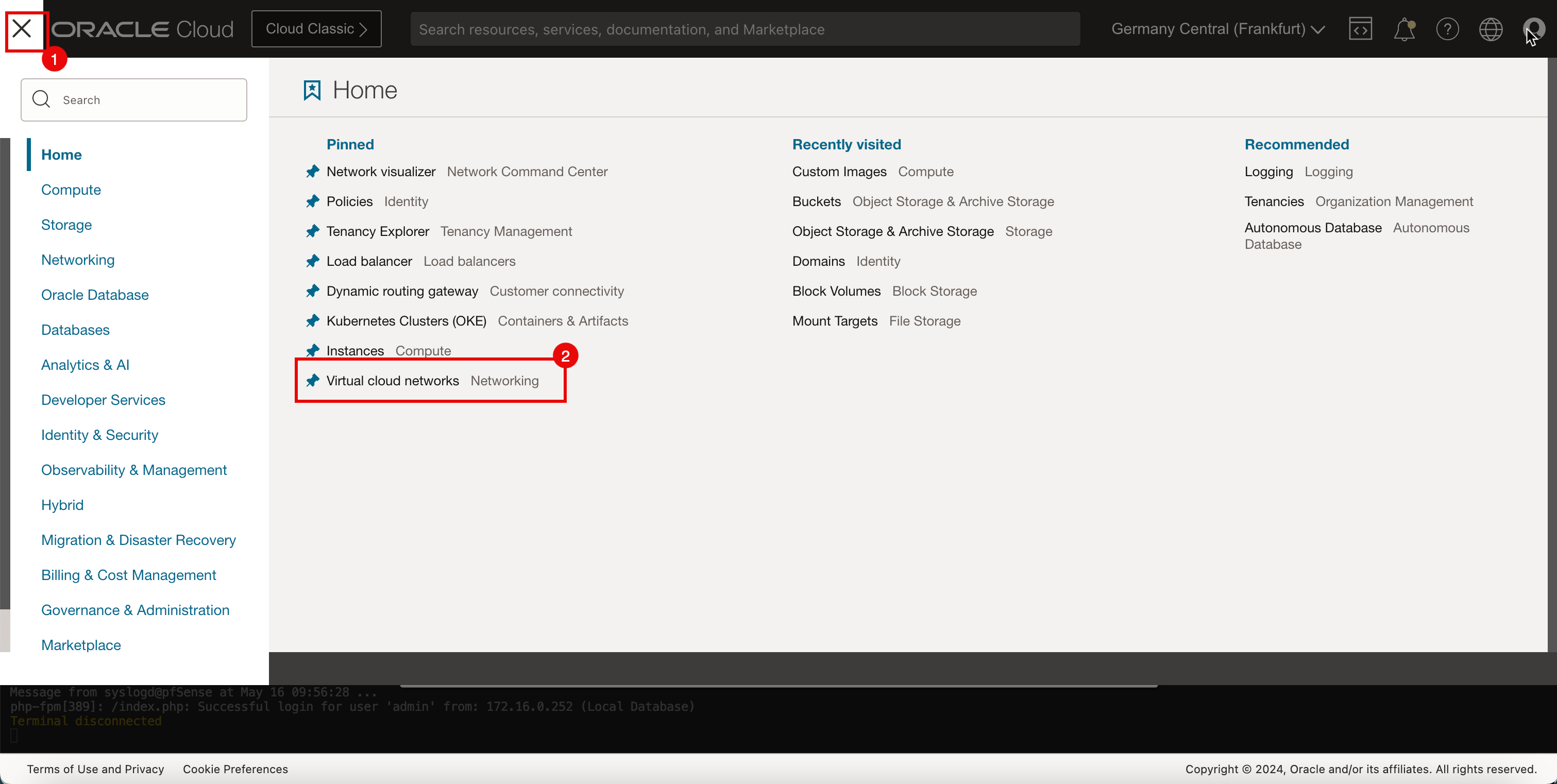

A instalação está concluída, agora precisamos estabelecer conexão com a interface Web do firewall pfSense. Mas, antes disso, precisamos abrir algumas portas na lista de segurança da VCN.

-

Adicionar regra de entrada.

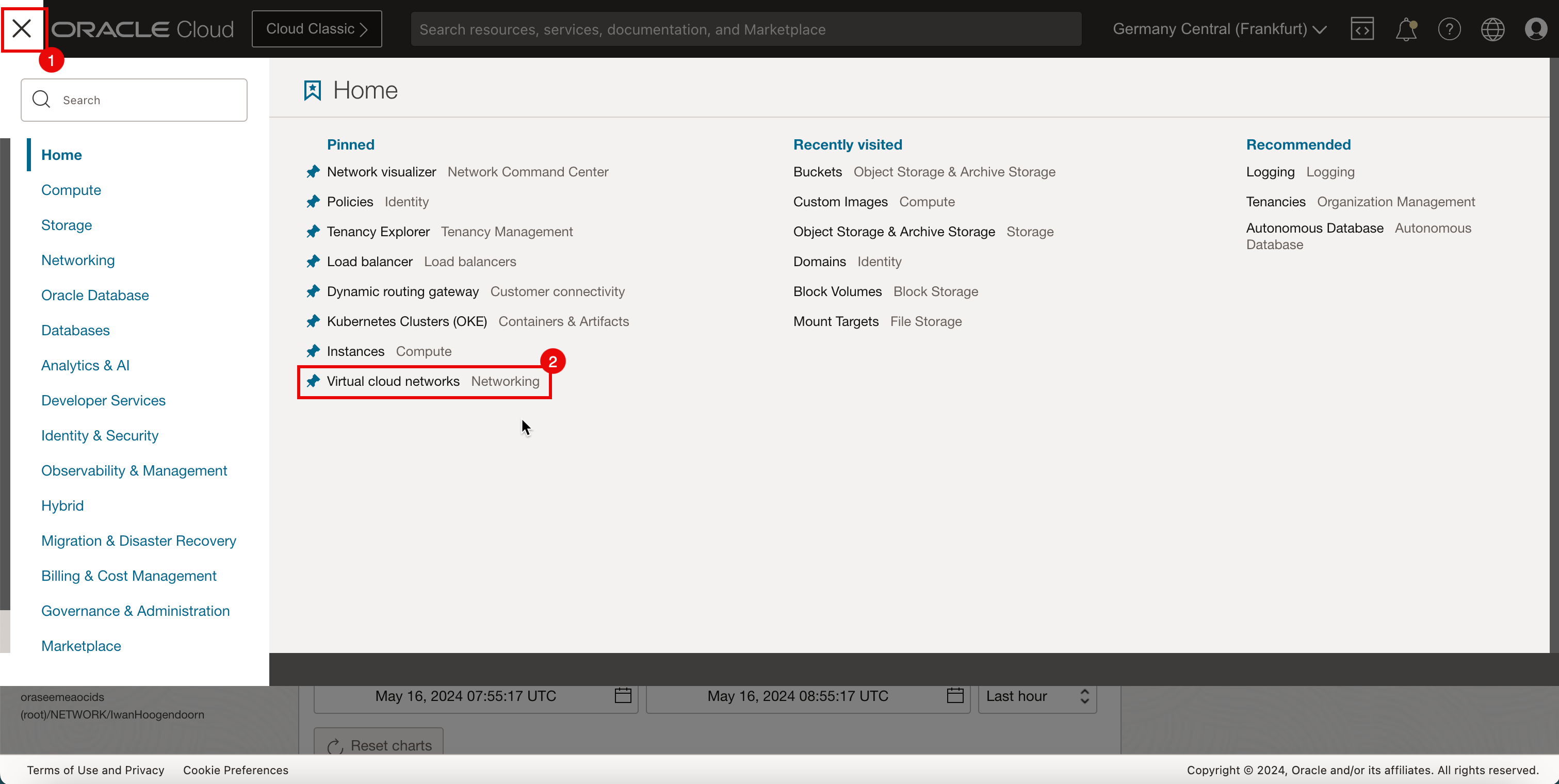

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

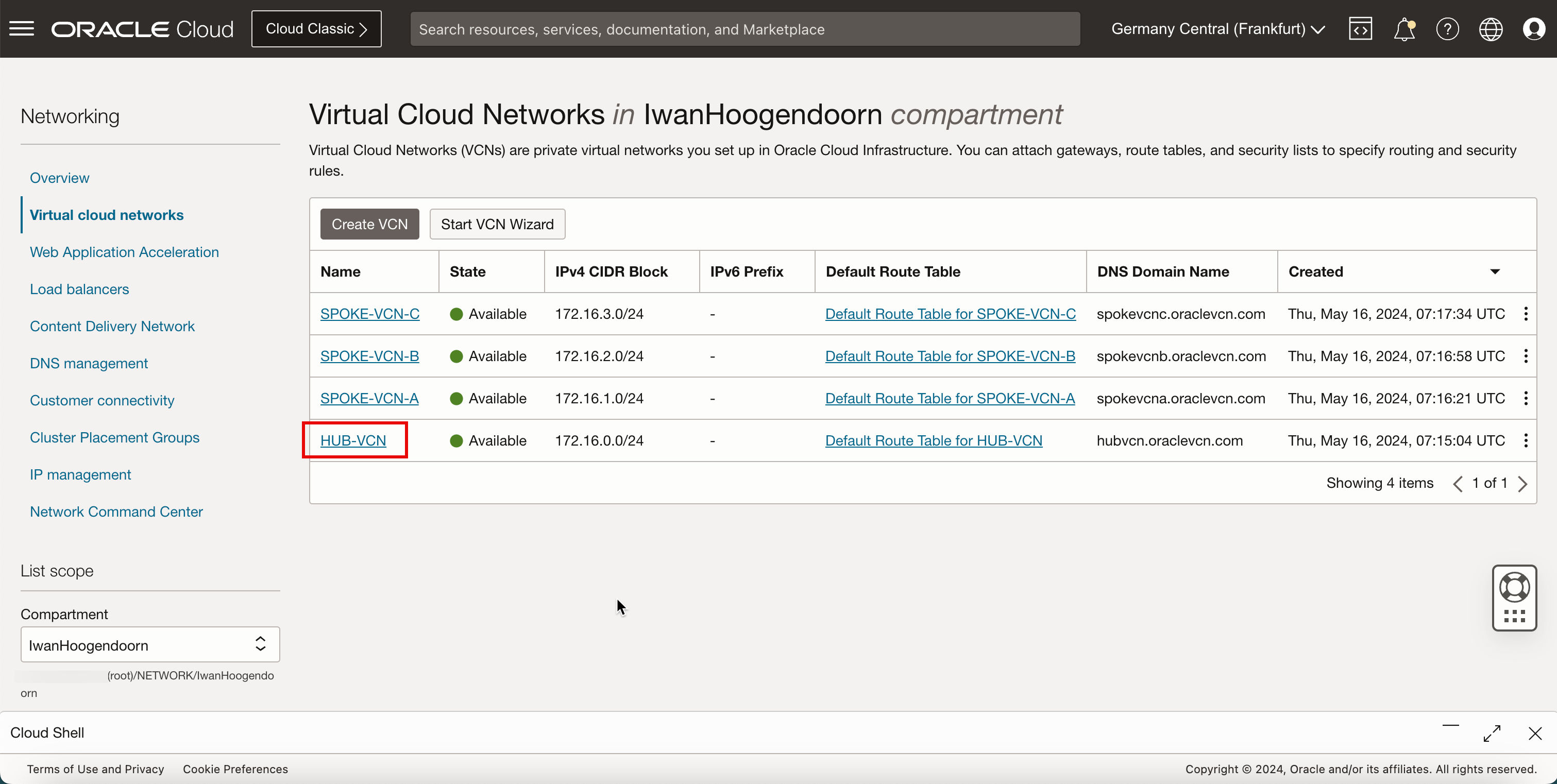

- Clique em Virtual Cloud Networks ou navegue até Networking e Virtual Cloud Networks.

-

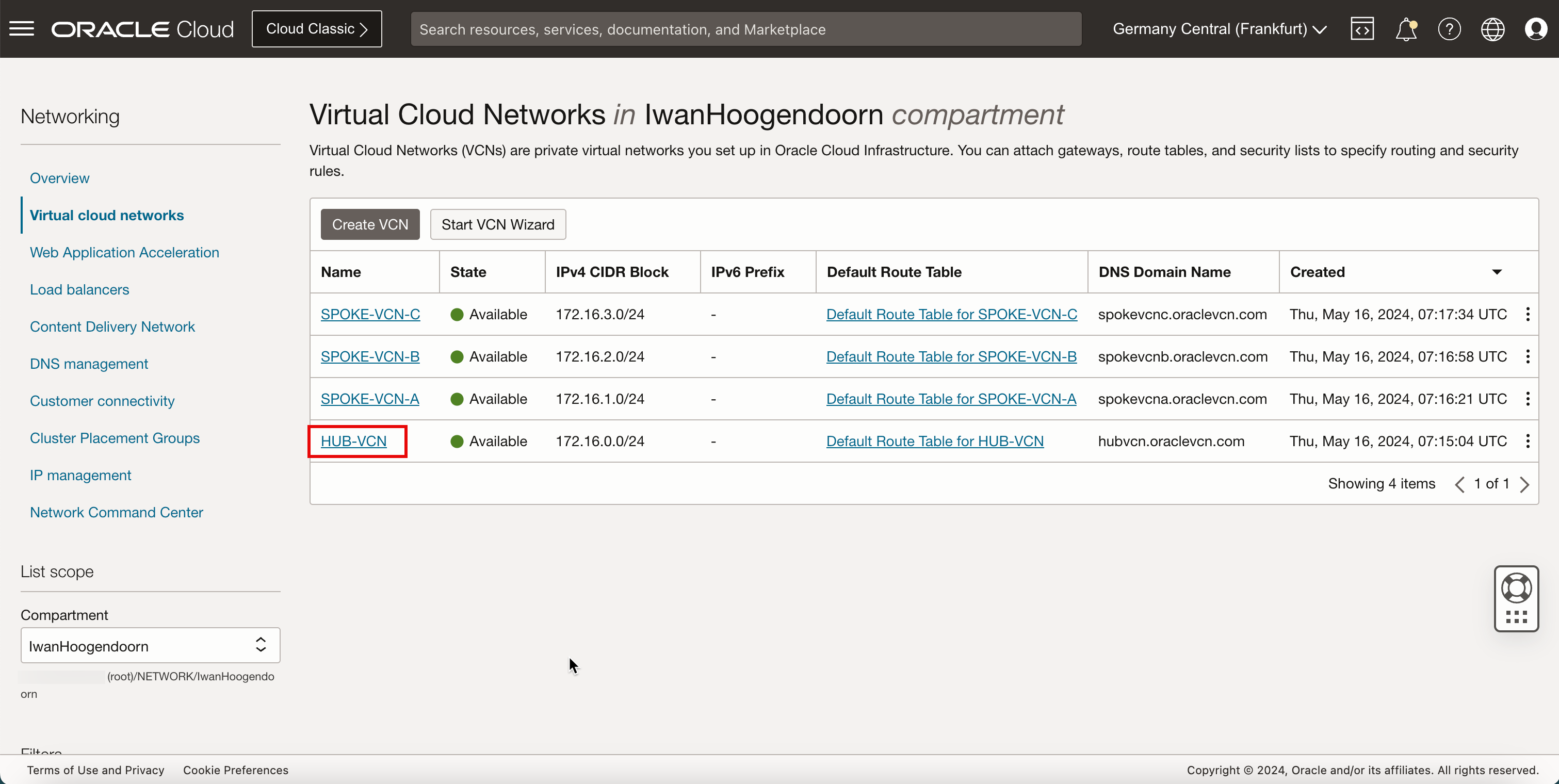

Selecione a VCN à qual o firewall pfSense está anexado.

- Rolar para Baixo.

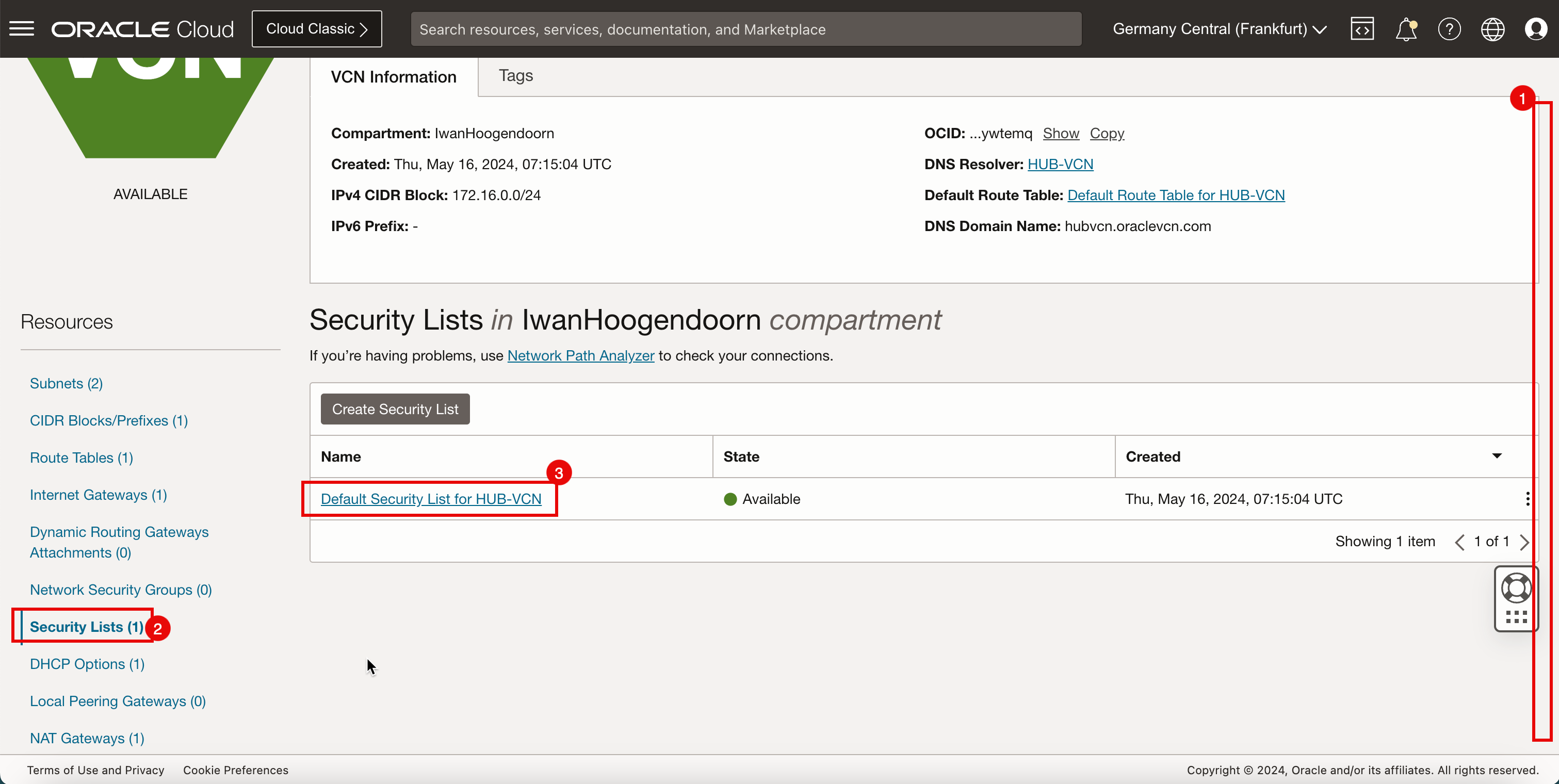

- Clique em Lista de Segurança.

- Clique na Lista de Segurança Padrão da HUB-VCN.

-

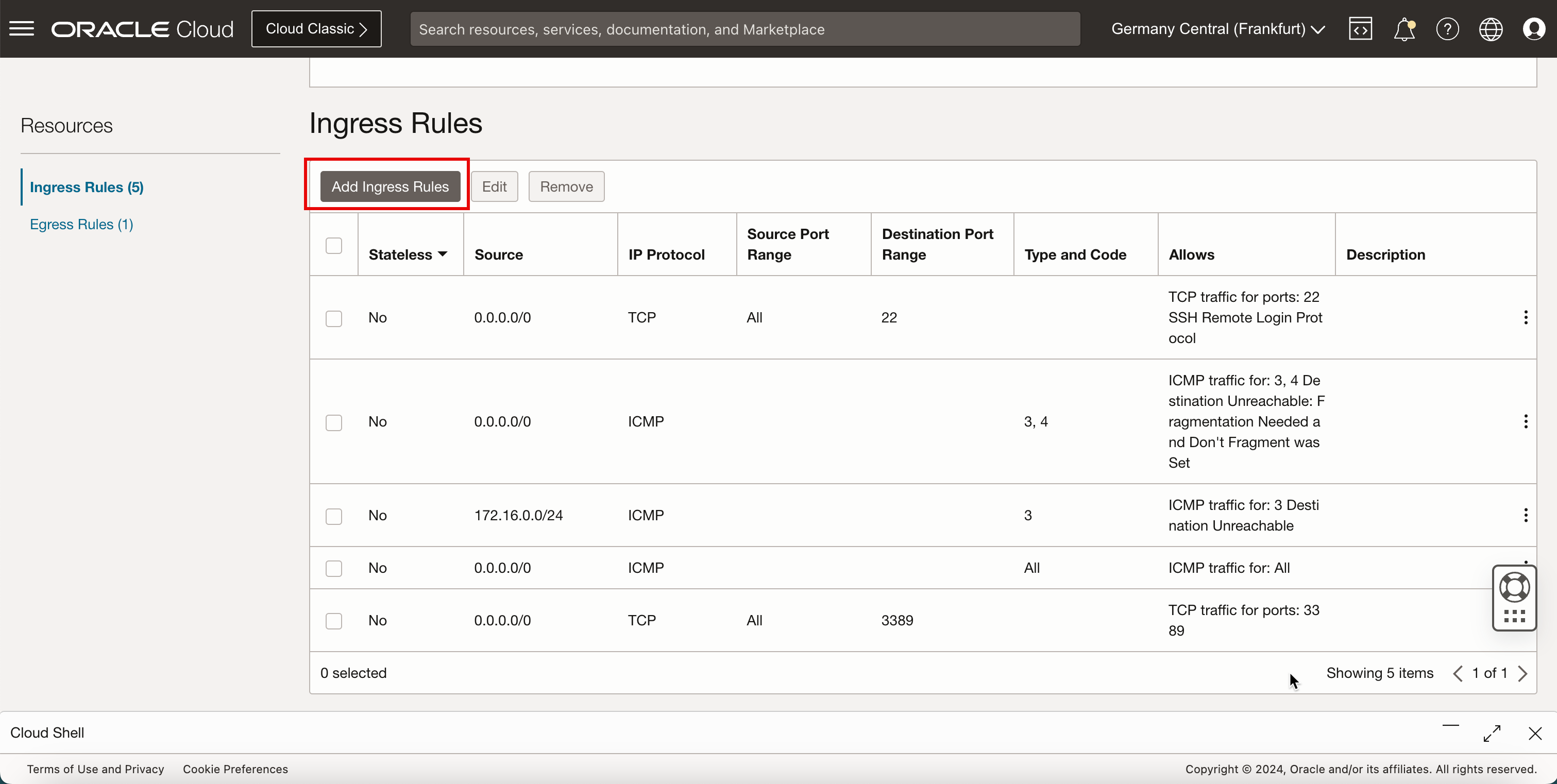

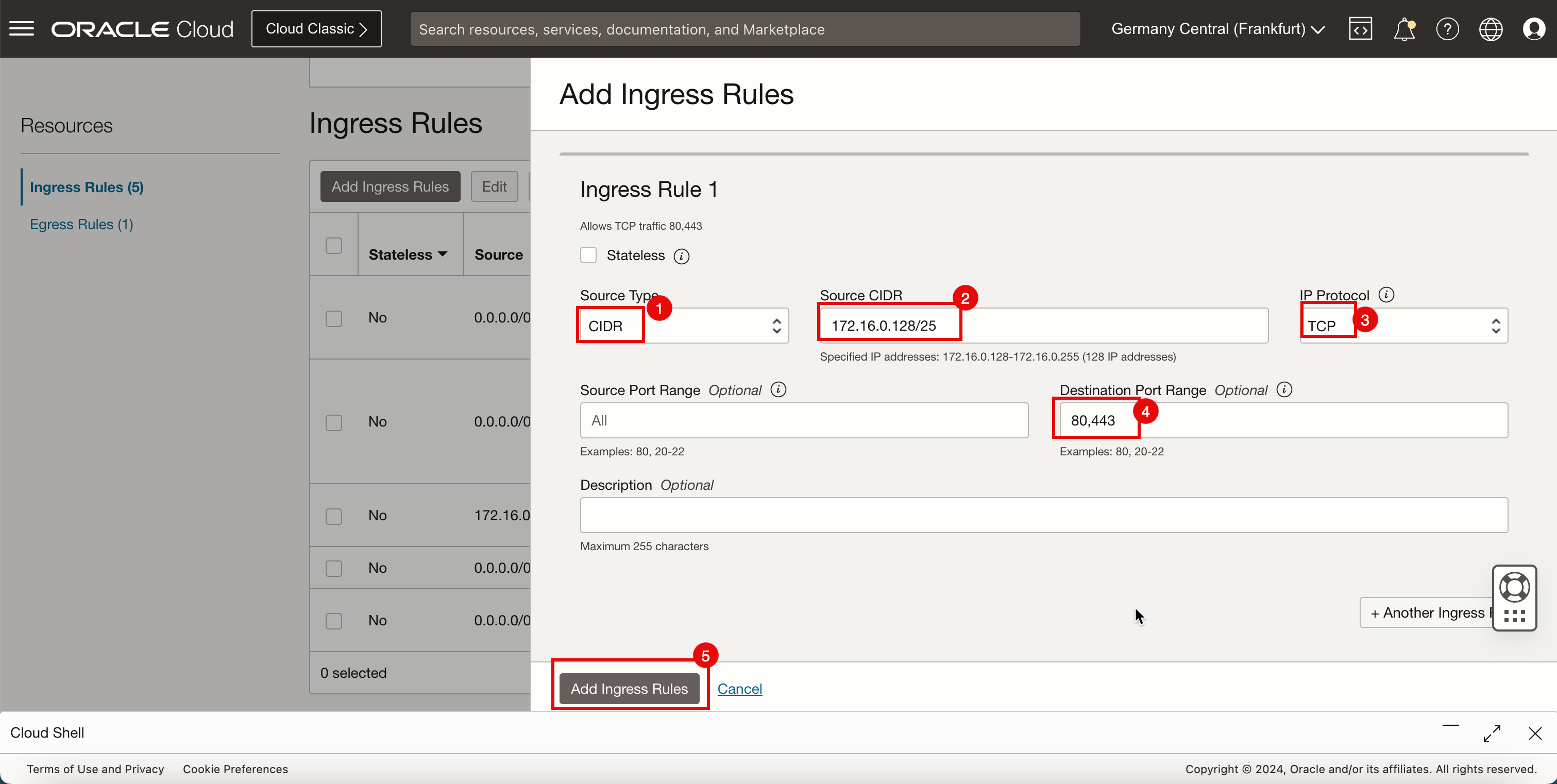

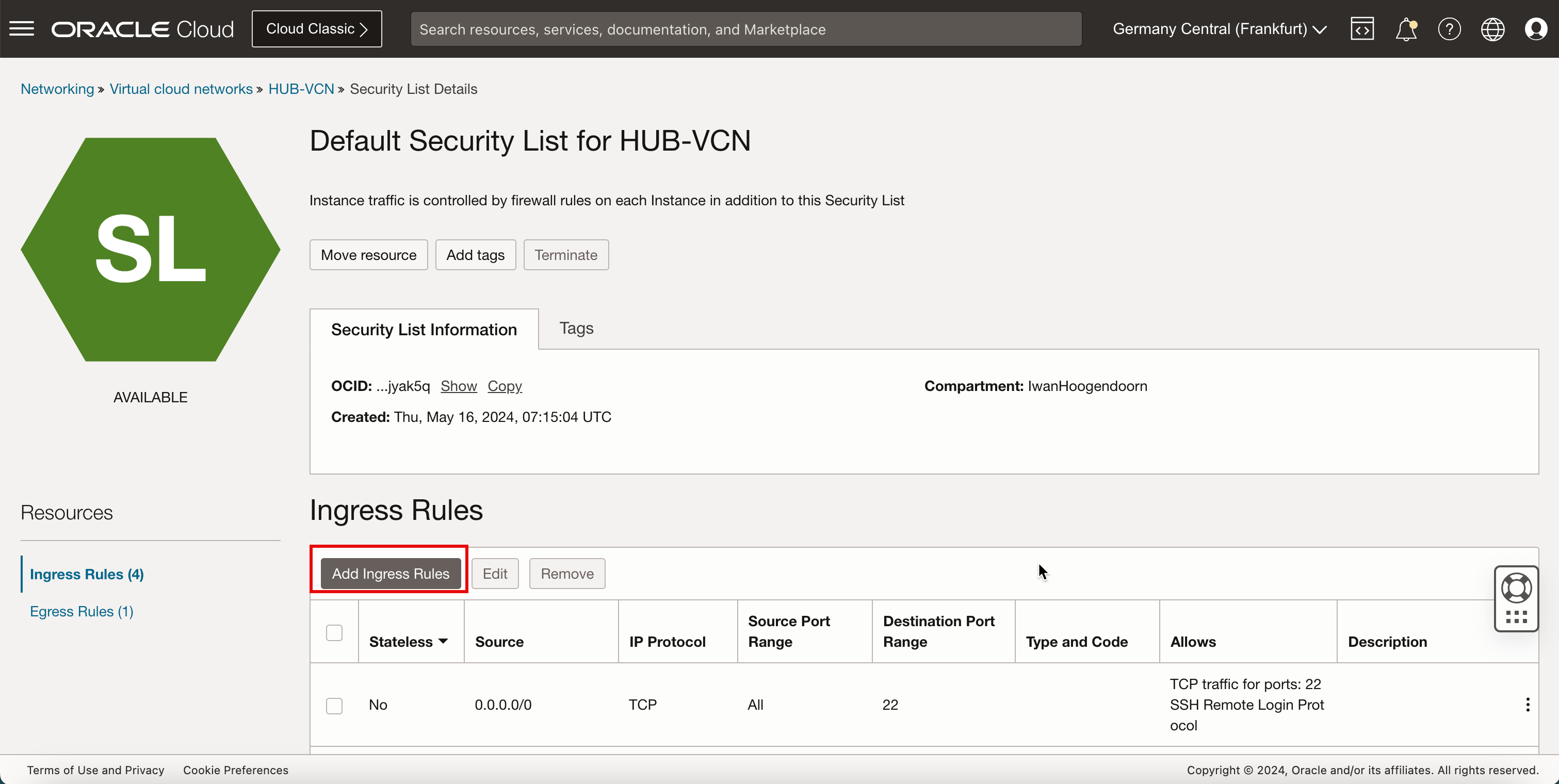

Clique em Adicionar Regras de Entrada para criar a regra de entrada.

- Em Tipo de Origem, informe CIDR.

- Em CIDR de Origem, para este tutorial, digite

172.16.0.128/25. Esta é a sub-rede que tem a instância do Windows que usaremos para estabelecer conexão com o firewall pfSense usando o browser. - Em IP Protocol, digite TCP.

- Em Intervalo de Portas de Destino, digite

80,443. - Clique em Adicionar Regras de Entrada .

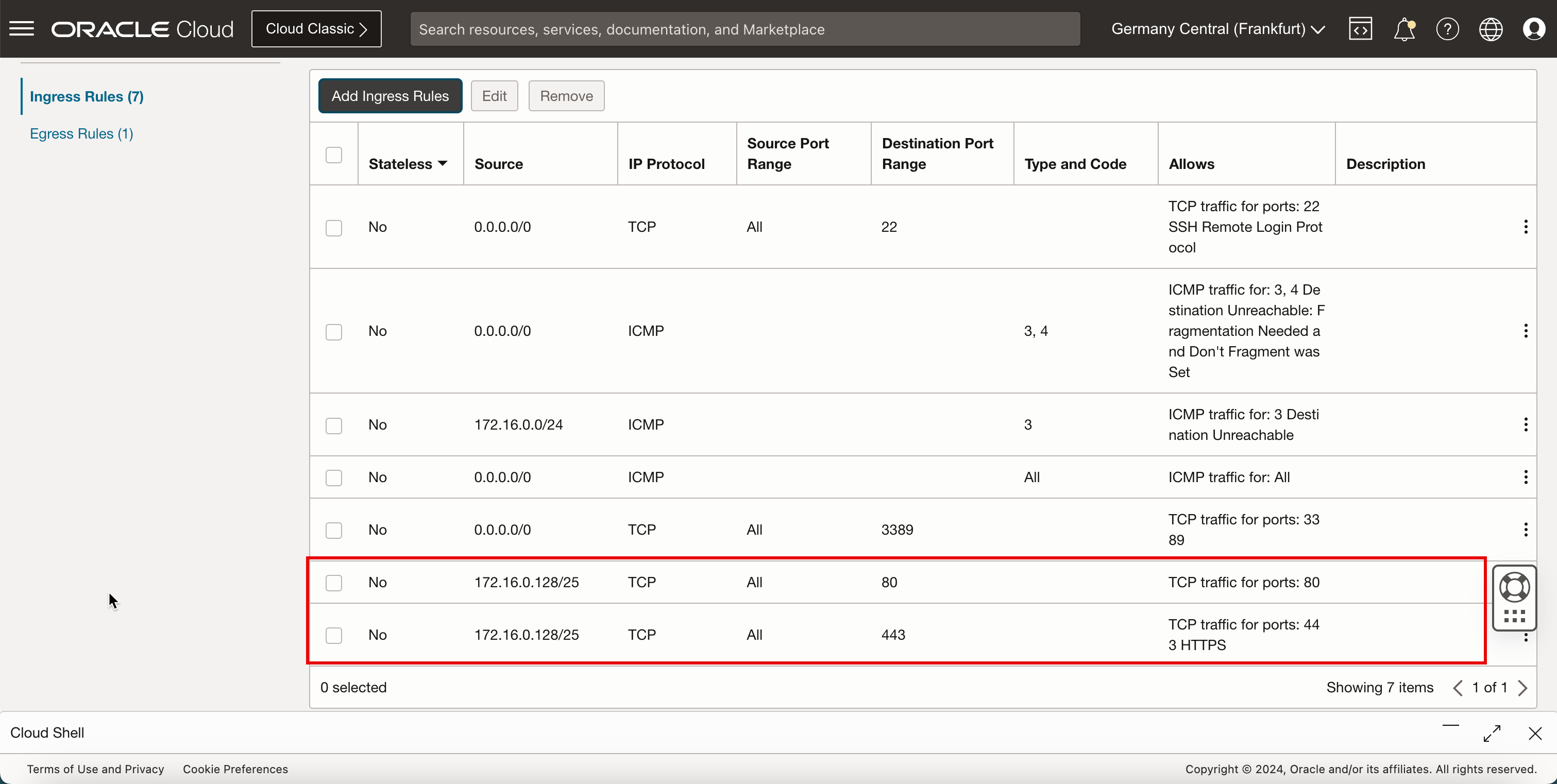

-

Observe que a Regra de Segurança é adicionada para permitir as portas TCP/

80e TCP/443na lista de segurança anexada à VCN. Isso permitirá que você configure uma conexão HTTP e HTTPS da instância do Windows para essa nova instância do firewall pfSense.

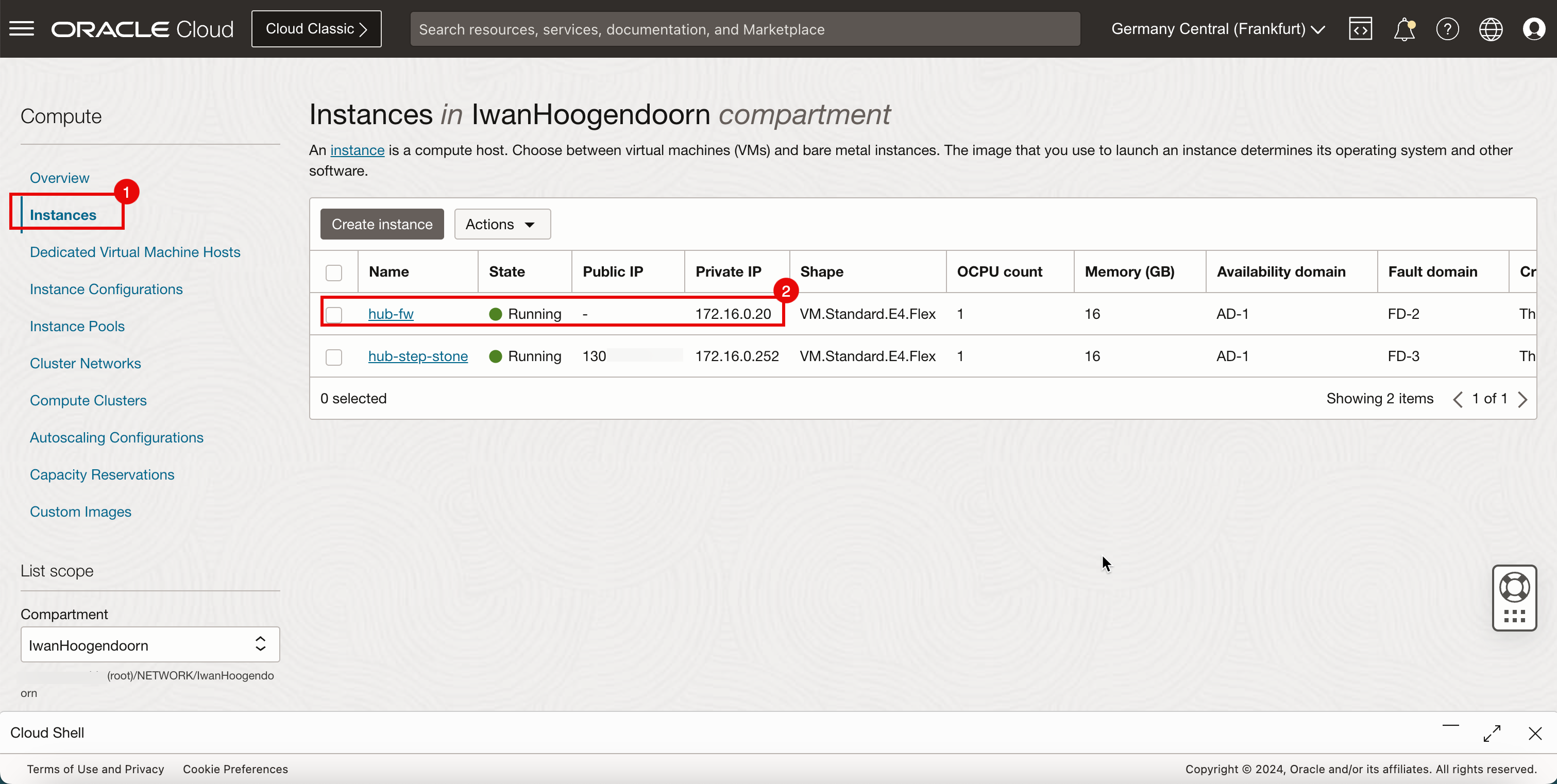

- Navegue até Compute e Instâncias.

- Anote o endereço IP do firewall pfSense.

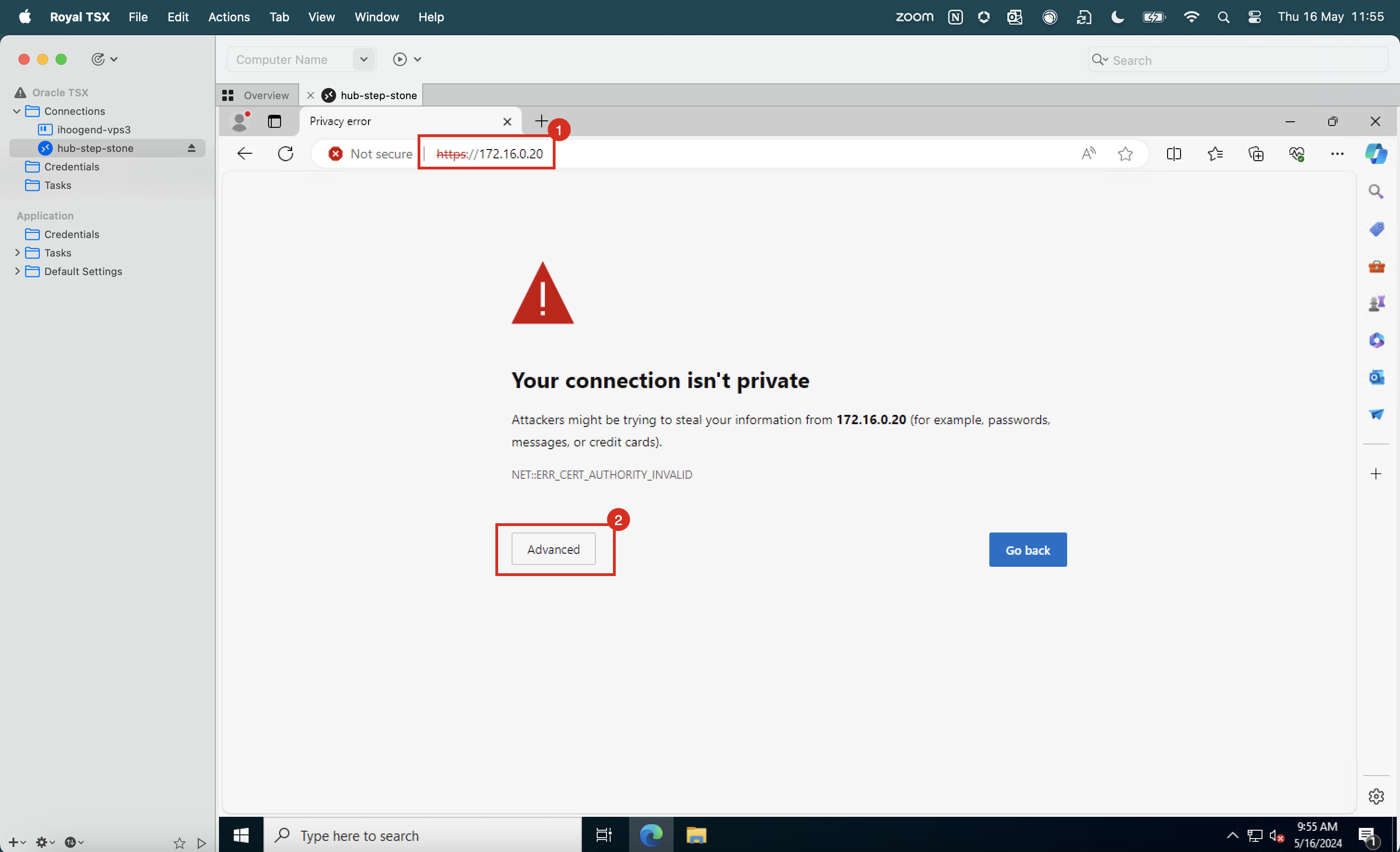

- Em sua instância do Windows, abra um navegador e navegue até o IP do firewall pfSense usando HTTPS.

- Clique em Avançado.

-

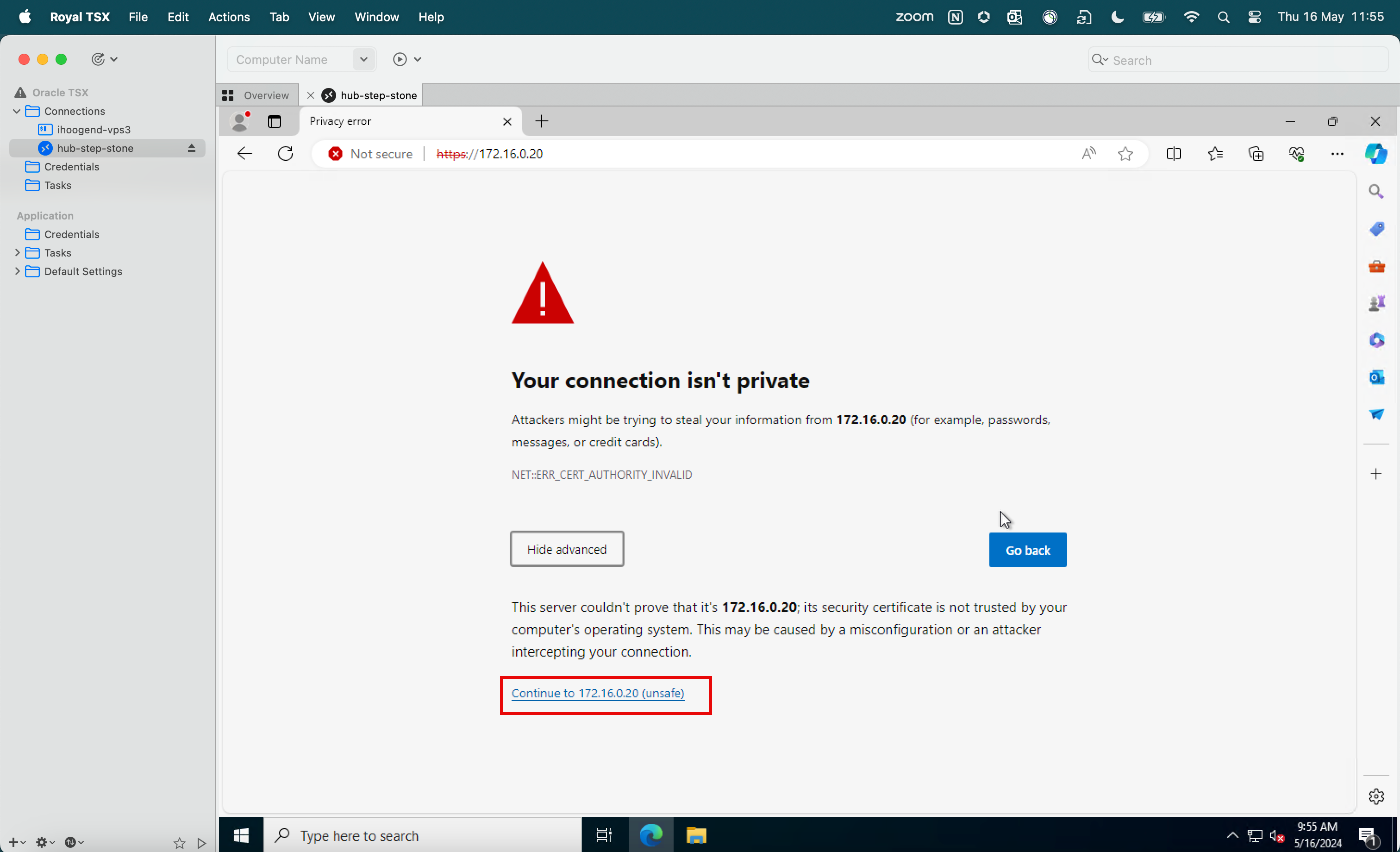

Clique em Continuar.

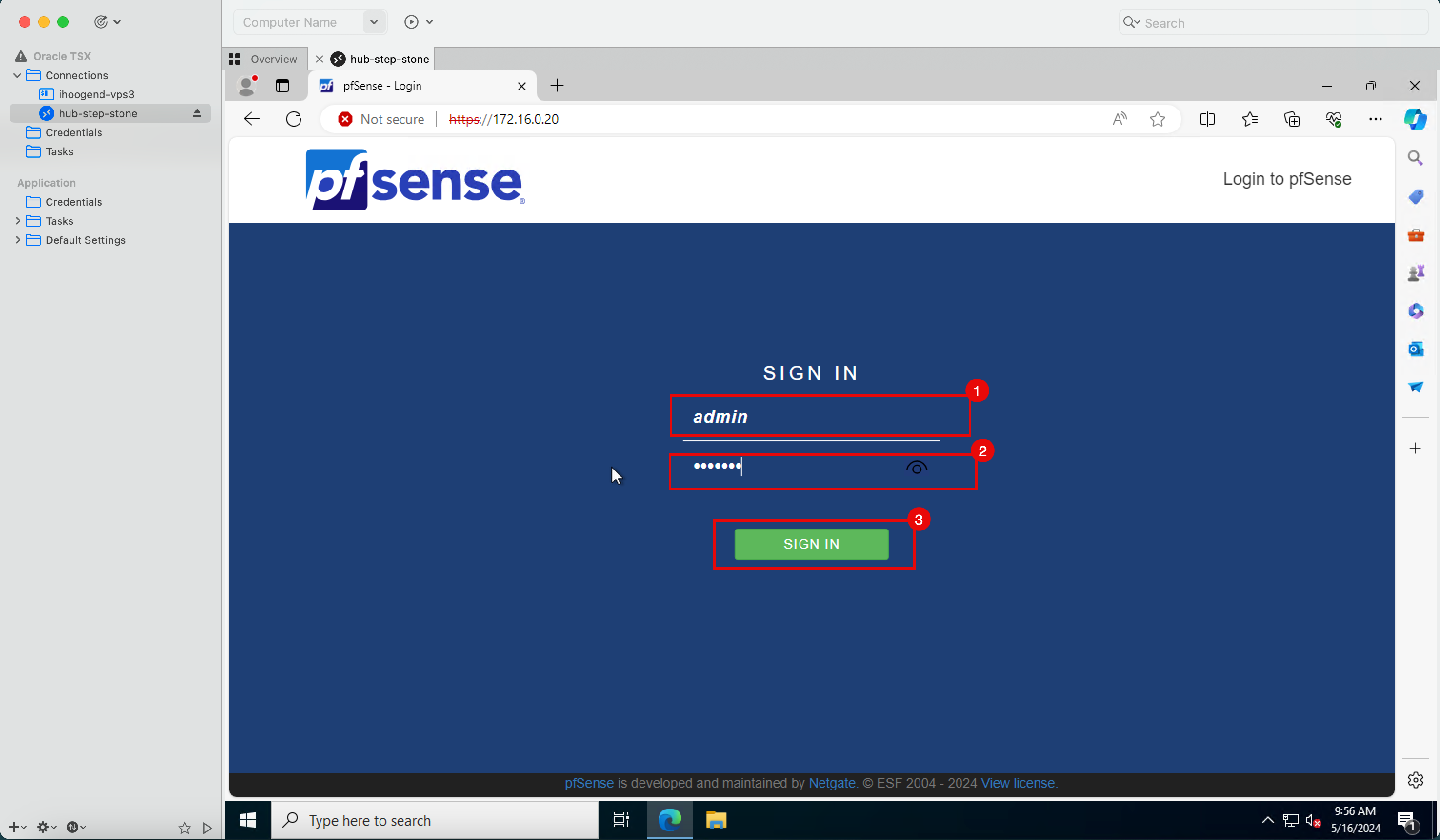

- Informe o nome de usuário padrão como

admin. - Informe a senha padrão como

pfsense. - Clique em Acessar.

- Informe o nome de usuário padrão como

-

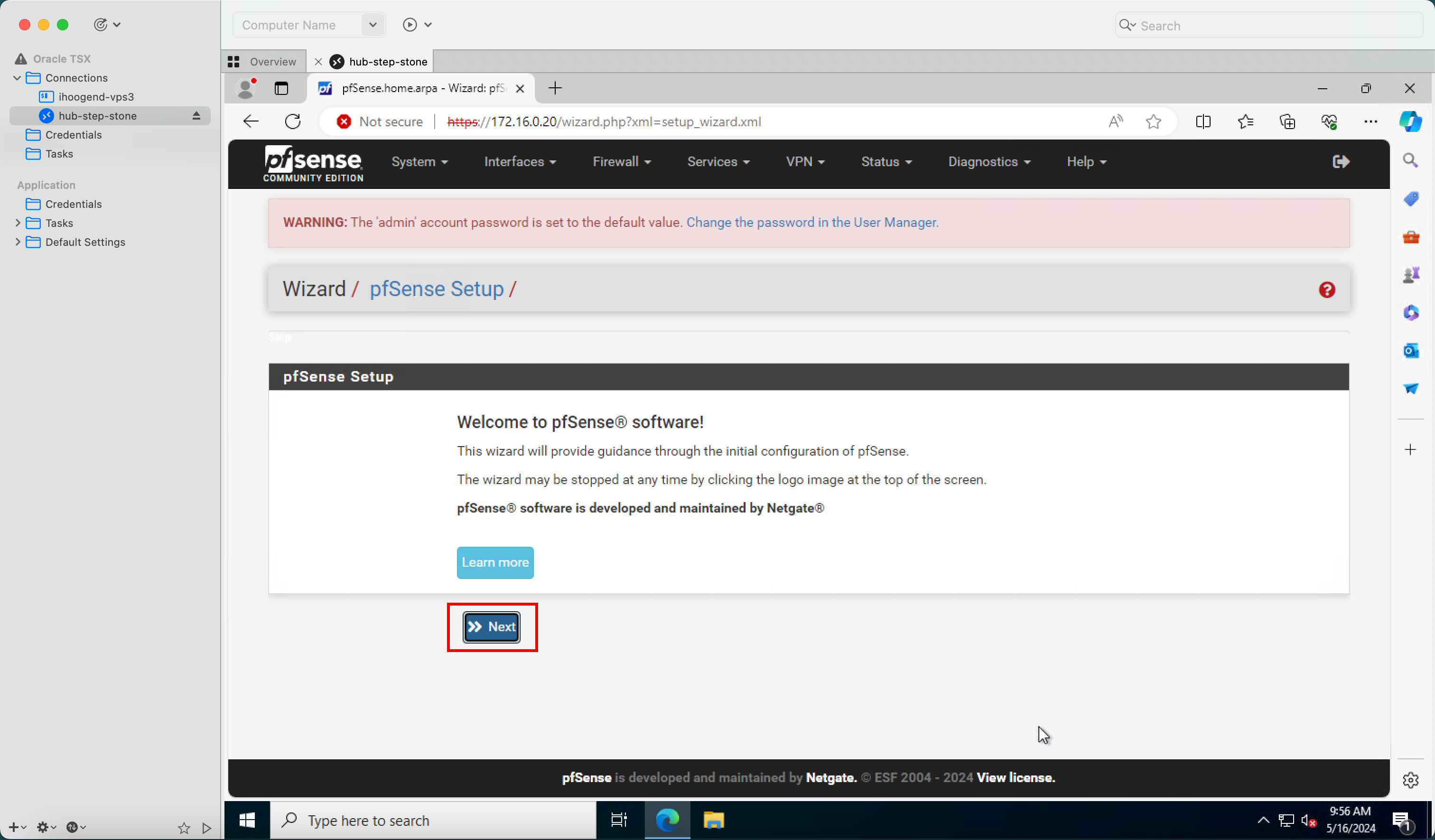

Clique em Próximo.

-

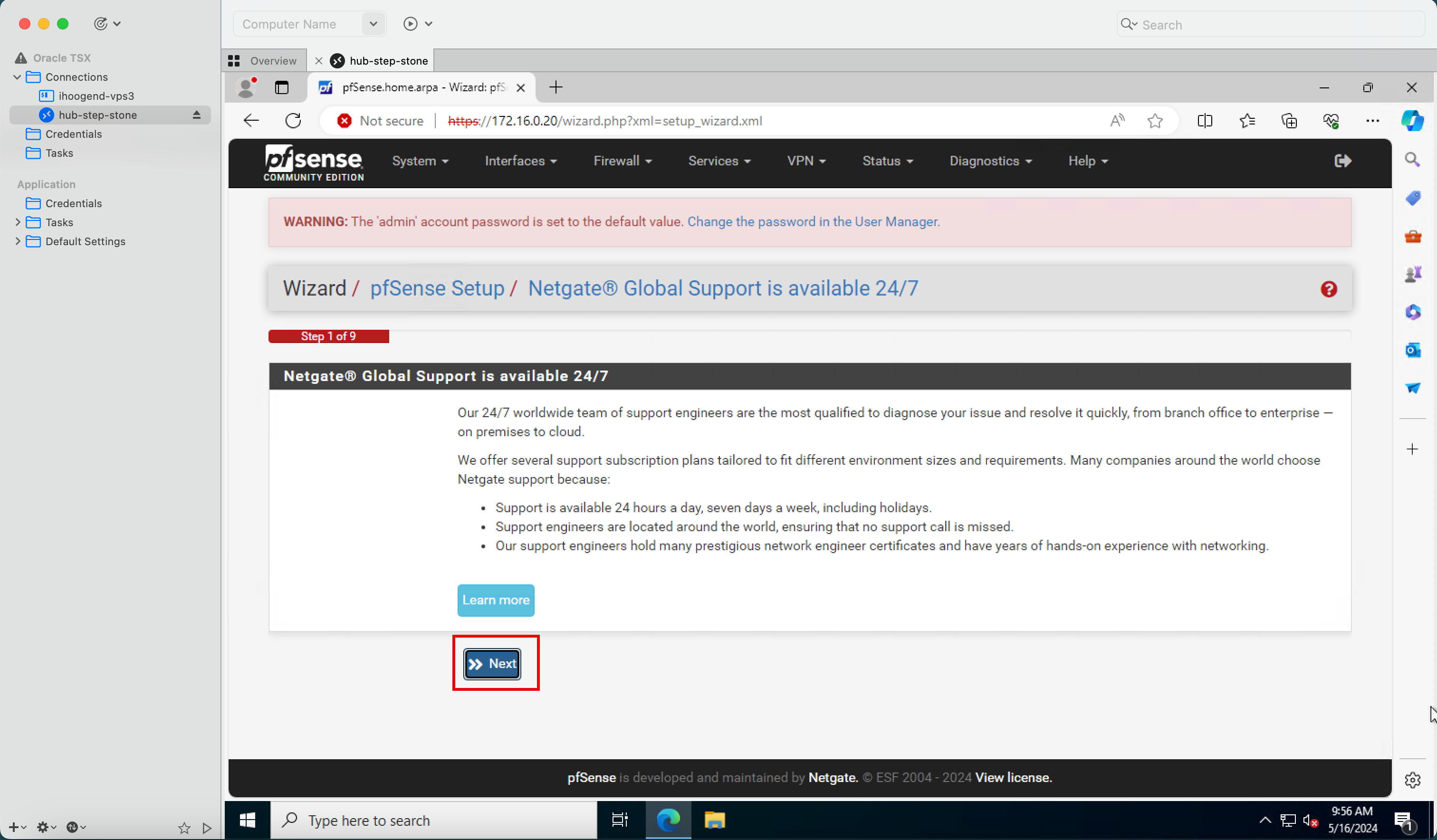

Clique em Próximo.

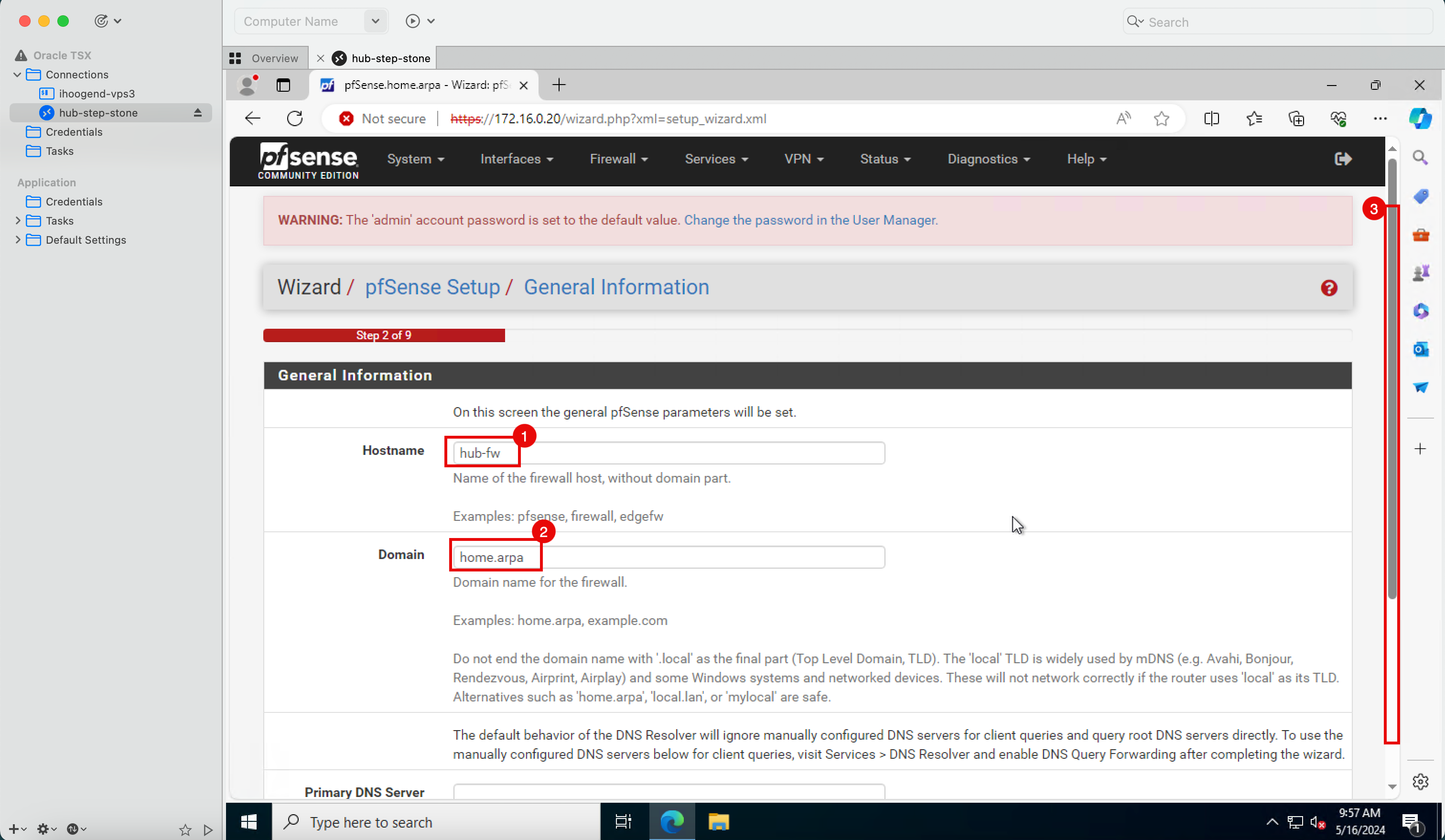

- Digitar um nome de host.

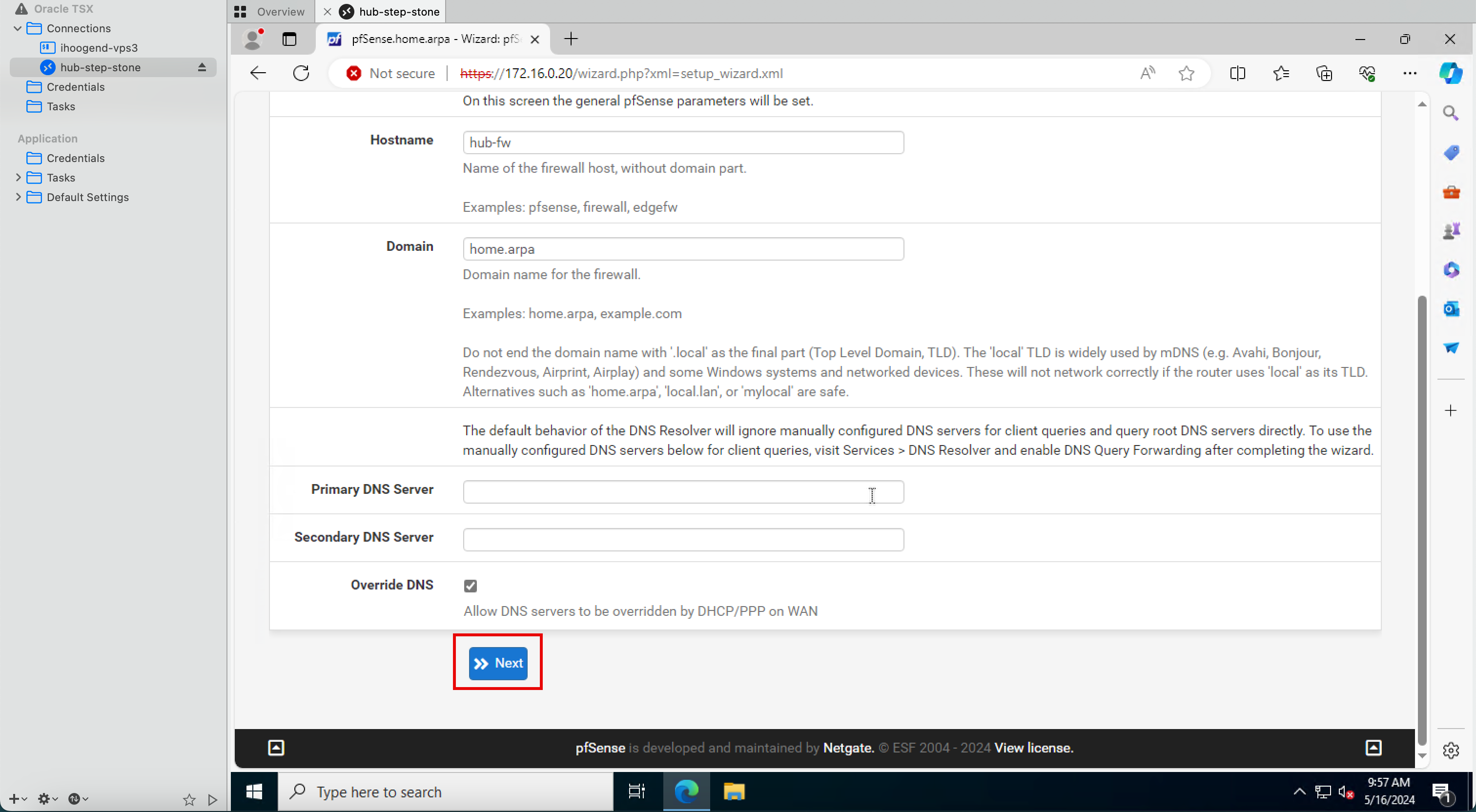

- Informe um nome de domínio ou mantenha o nome de domínio padrão.

- Rolar para Baixo.

-

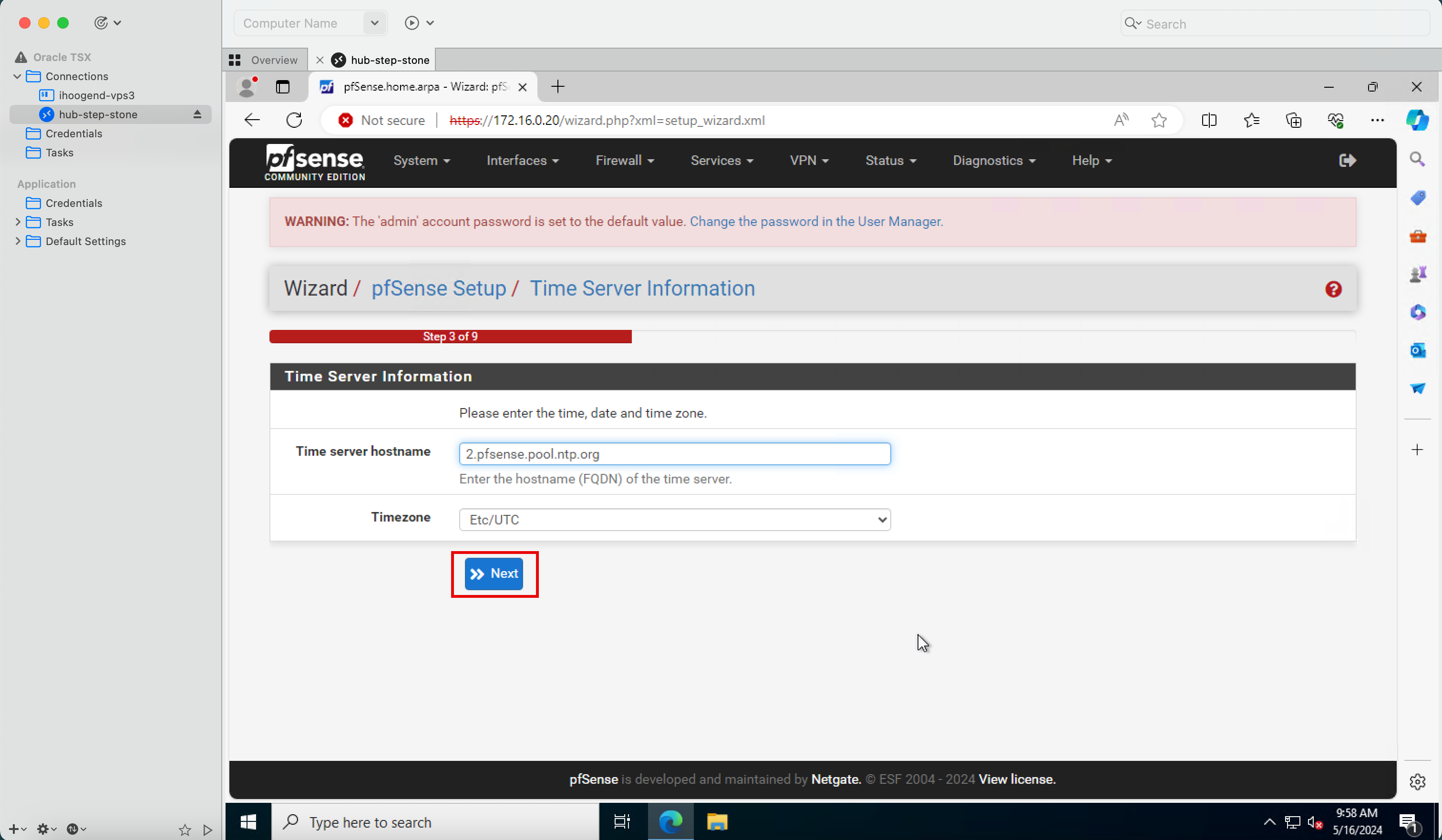

Clique em Próximo.

-

Clique em Próximo.

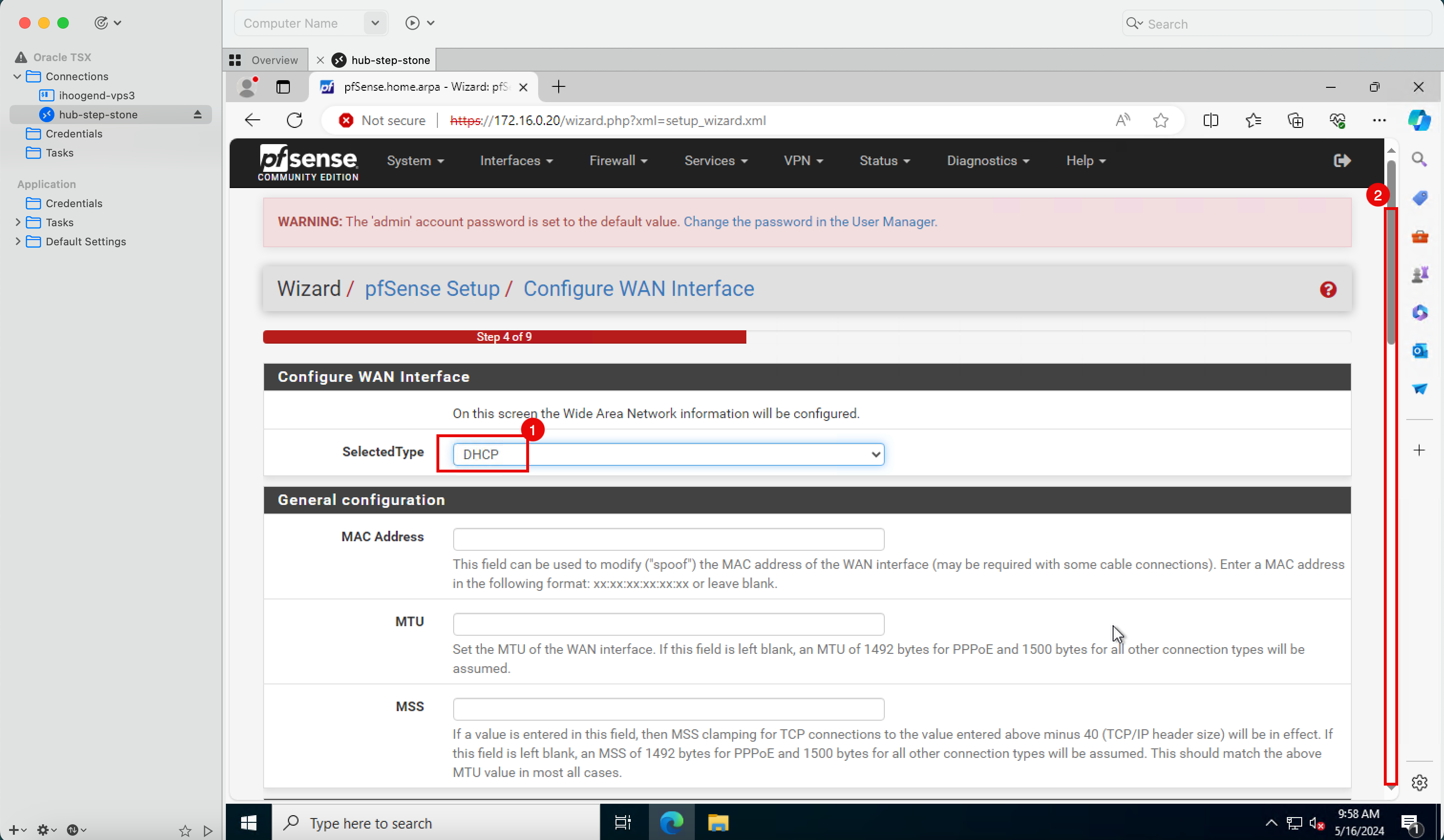

Observação: Se você estiver em redes, isso poderá parecer um pouco estranho, pois especificamos o uso de um endereço IPv4 estático durante a criação da instância. A maneira como funciona nesse caso específico é que a Oracle reservará o IP estático em seu servidor DHCP e atribuirá esse endereço ao firewall pfSense. Portanto, o firewall pfSense sempre obterá o mesmo endereço IP, mas, da perspectiva do OCI, esse será um IP estático e, da perspectiva pfSense, esse será um endereço DHCP.

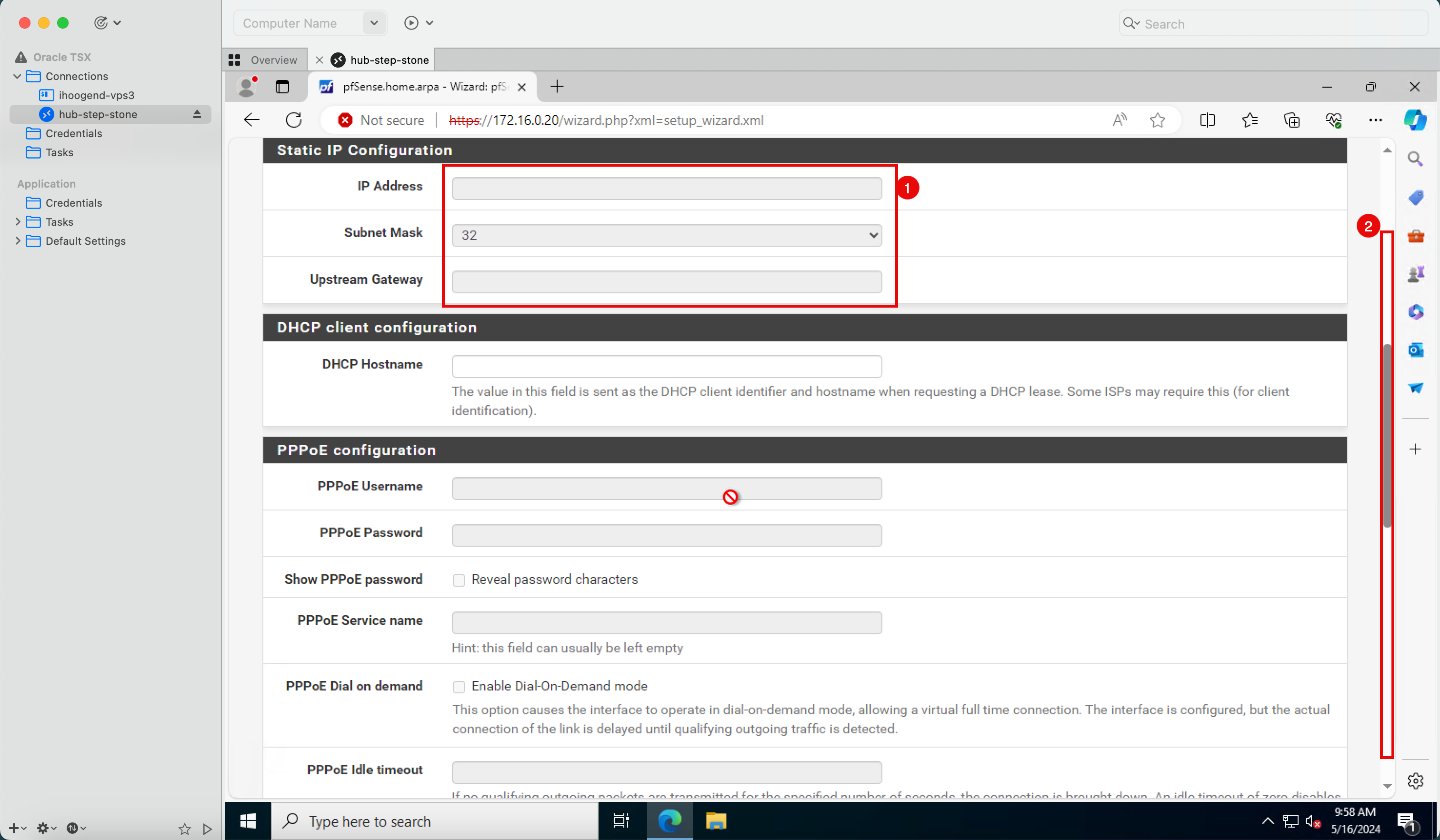

- Em Configurar interface WAN, selecione DHCP.

- Rolar para Baixo.

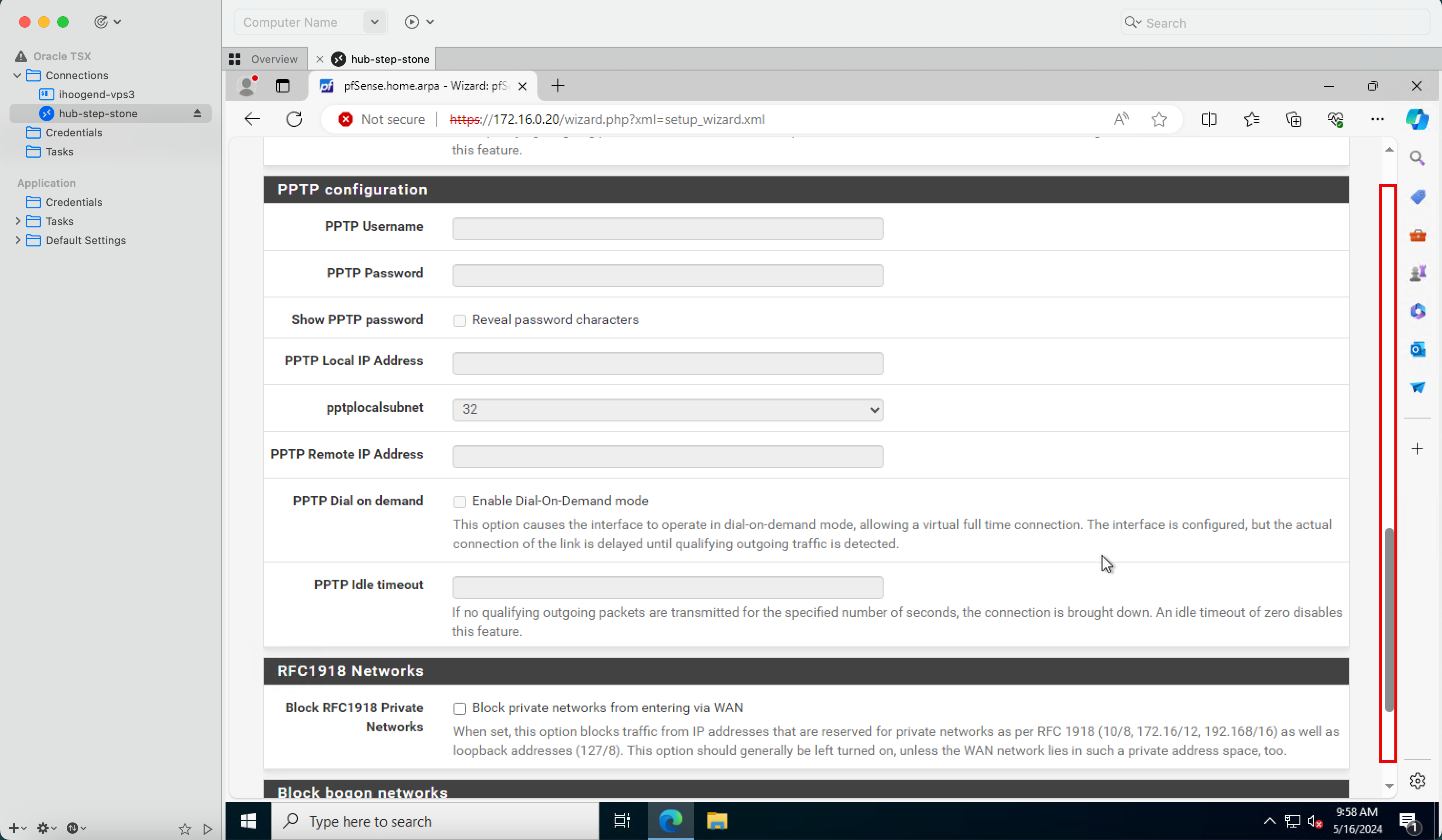

- Mantenha todas as definições de endereço IP padrão.

- Rolar para Baixo.

-

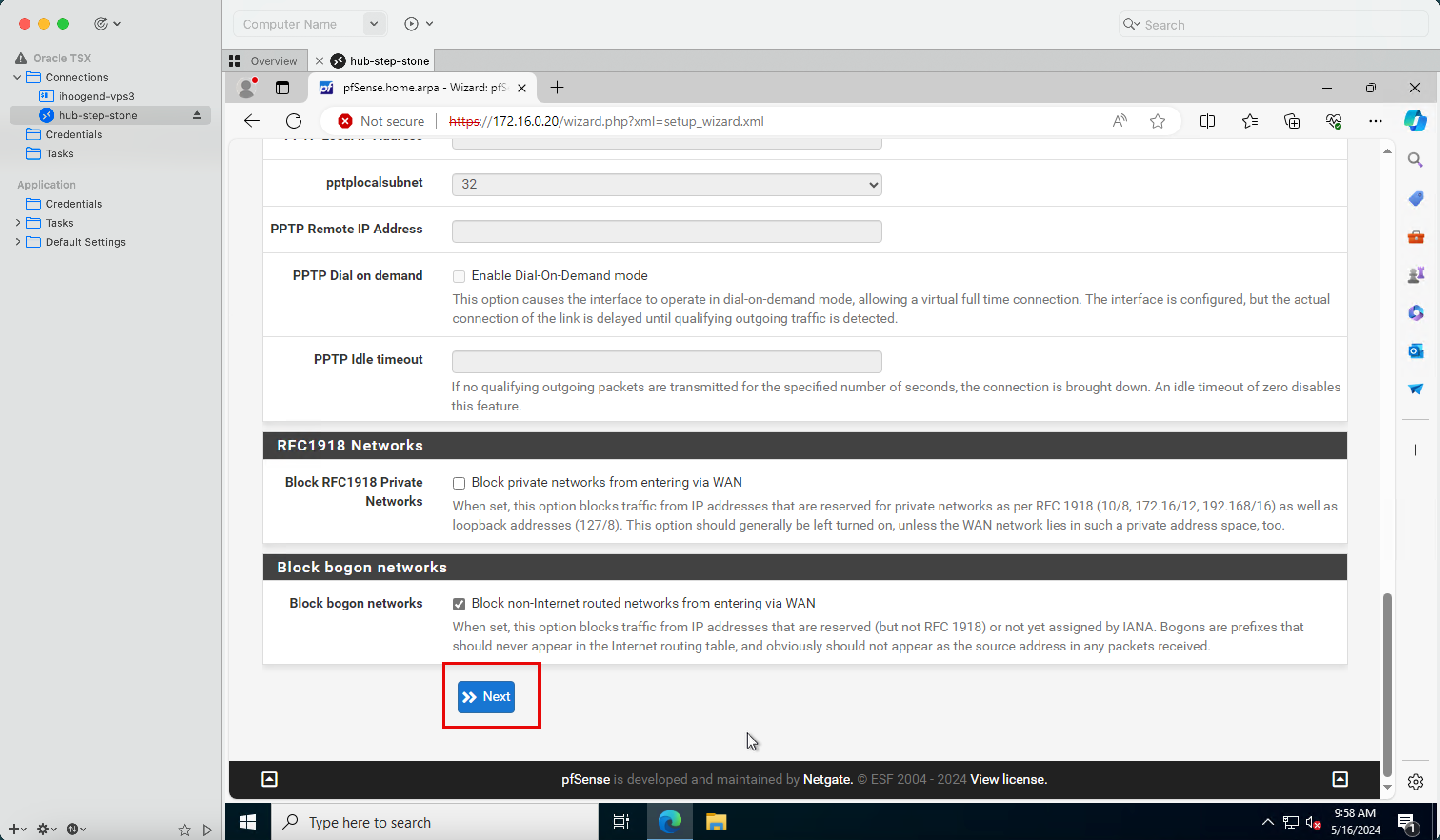

Rolar para Baixo.

-

Clique em Próximo.

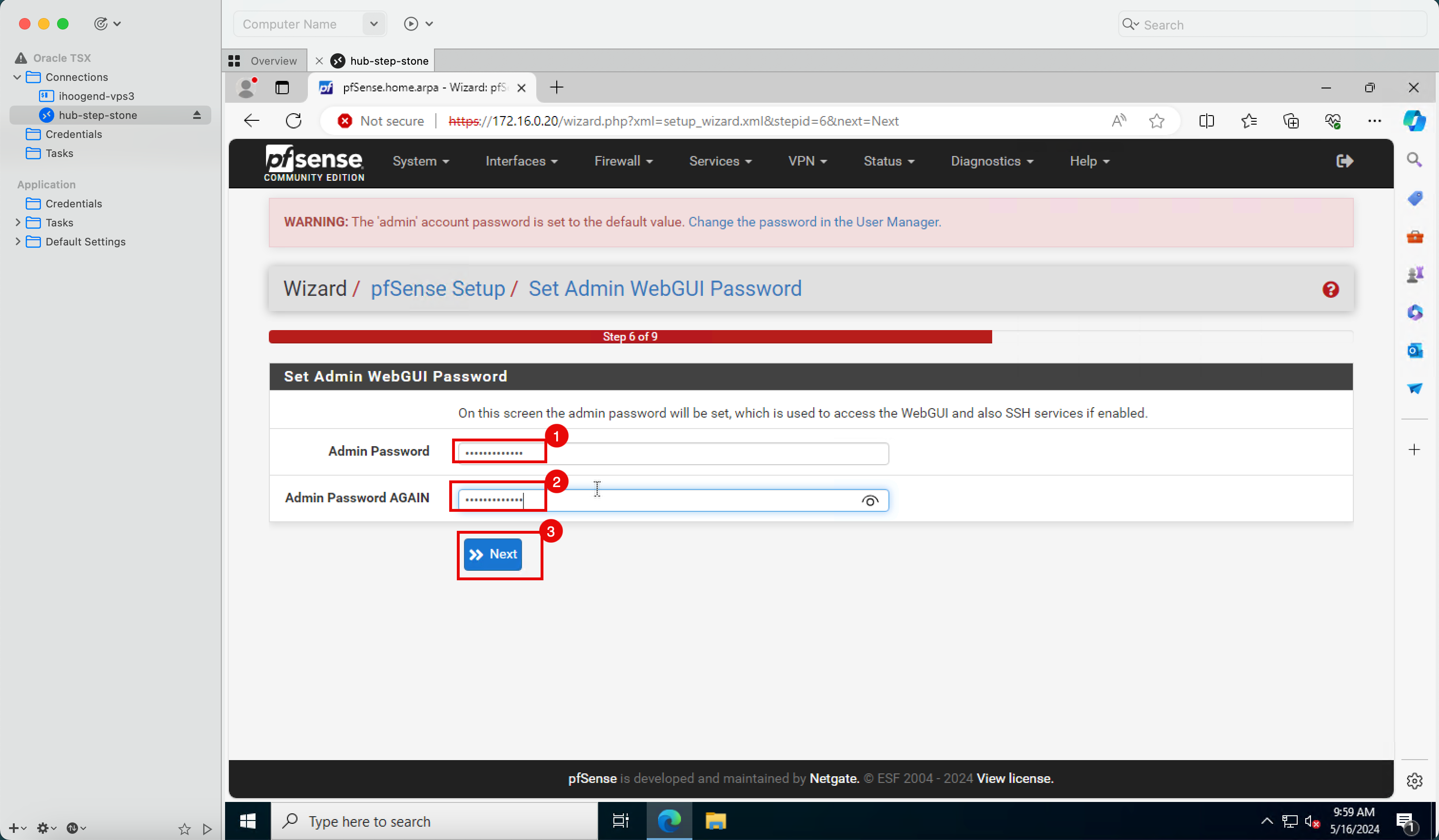

- Digite uma nova senha admin.

- Informe uma senha admin novamente.

- Clique em Próximo.

-

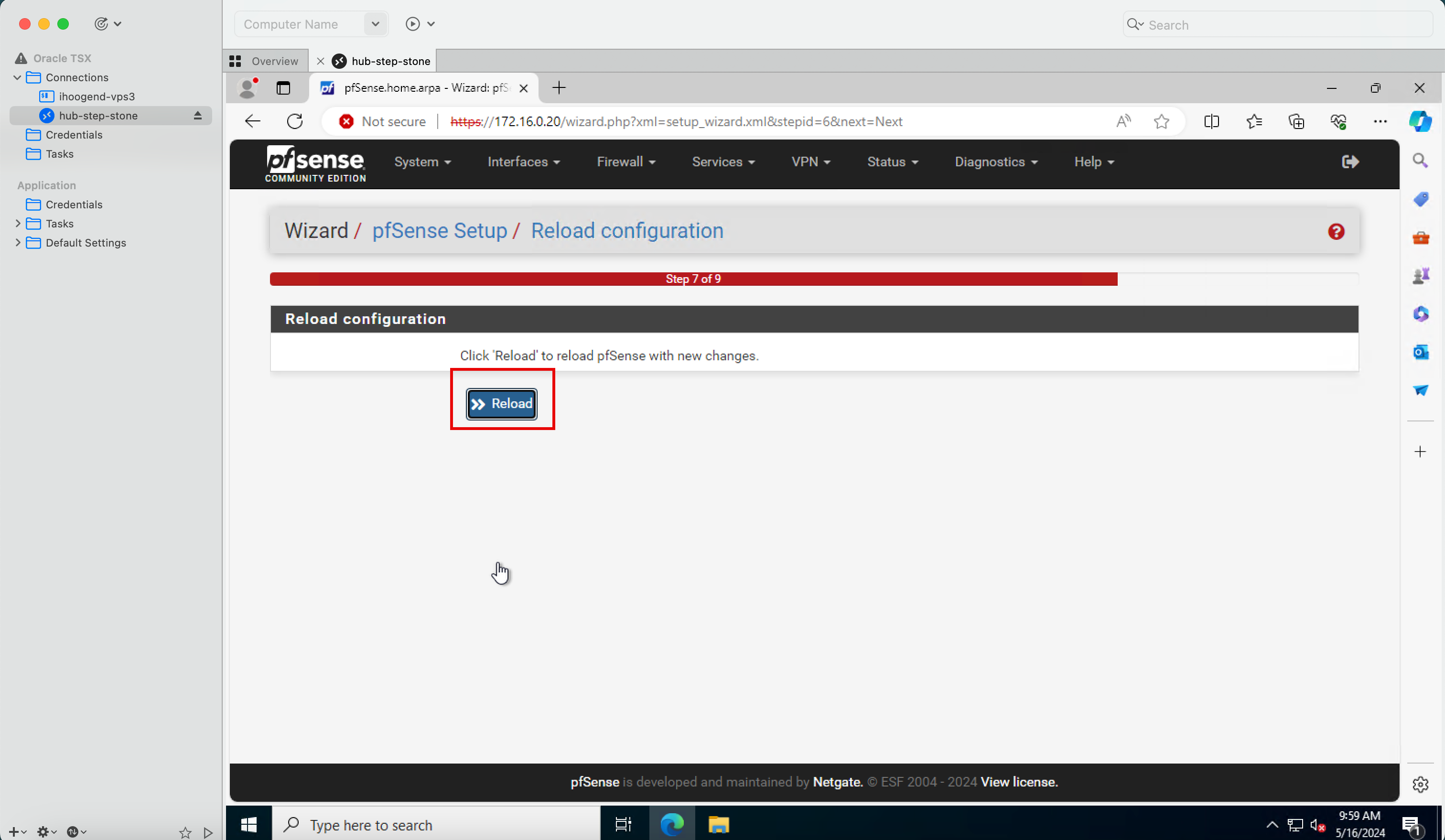

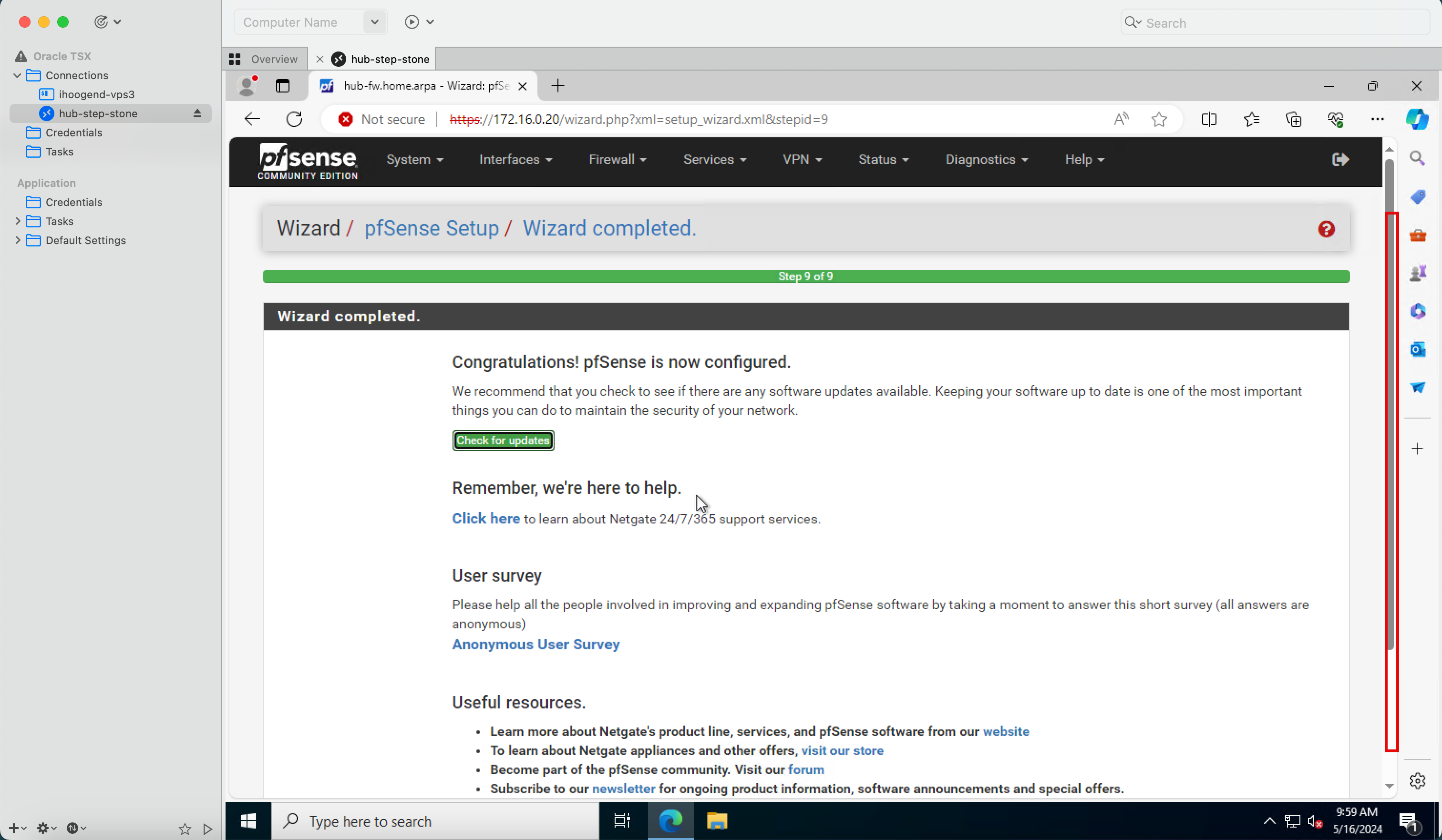

Clique em Recarregar.

-

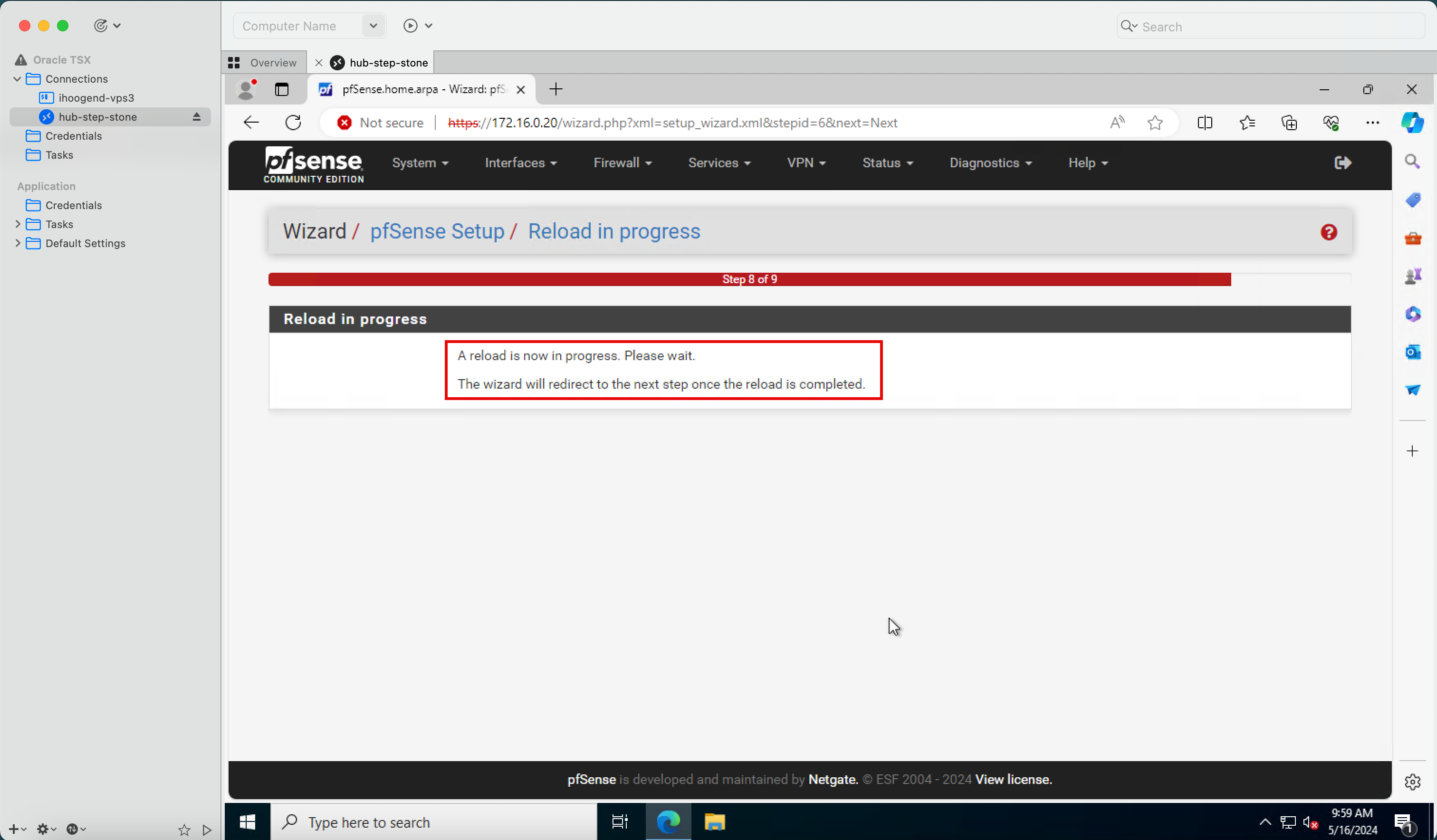

Observe que a configuração do firewall pfSense é recarregada.

-

Rolar para Baixo.

-

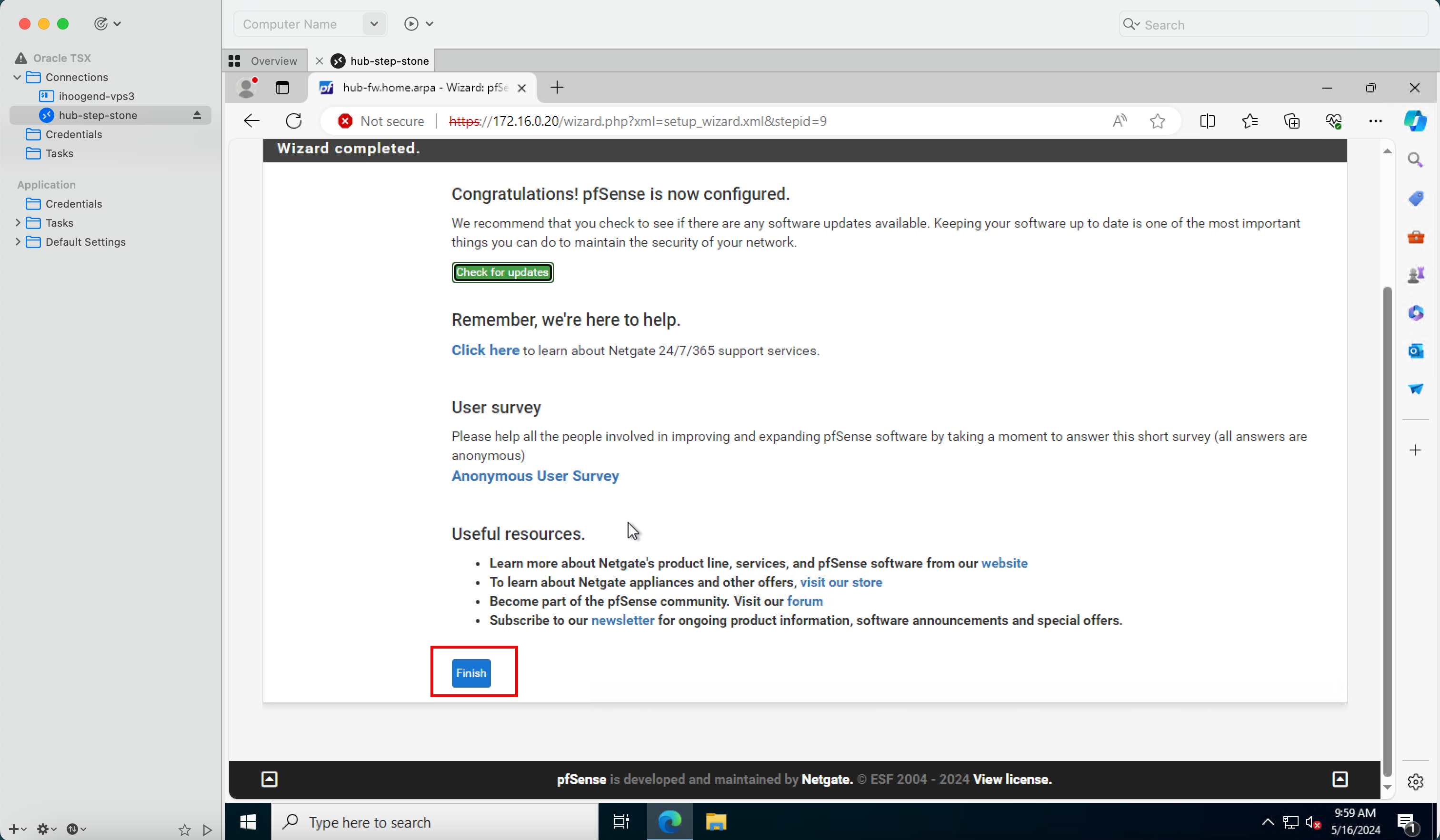

Clique em Finalizar.

-

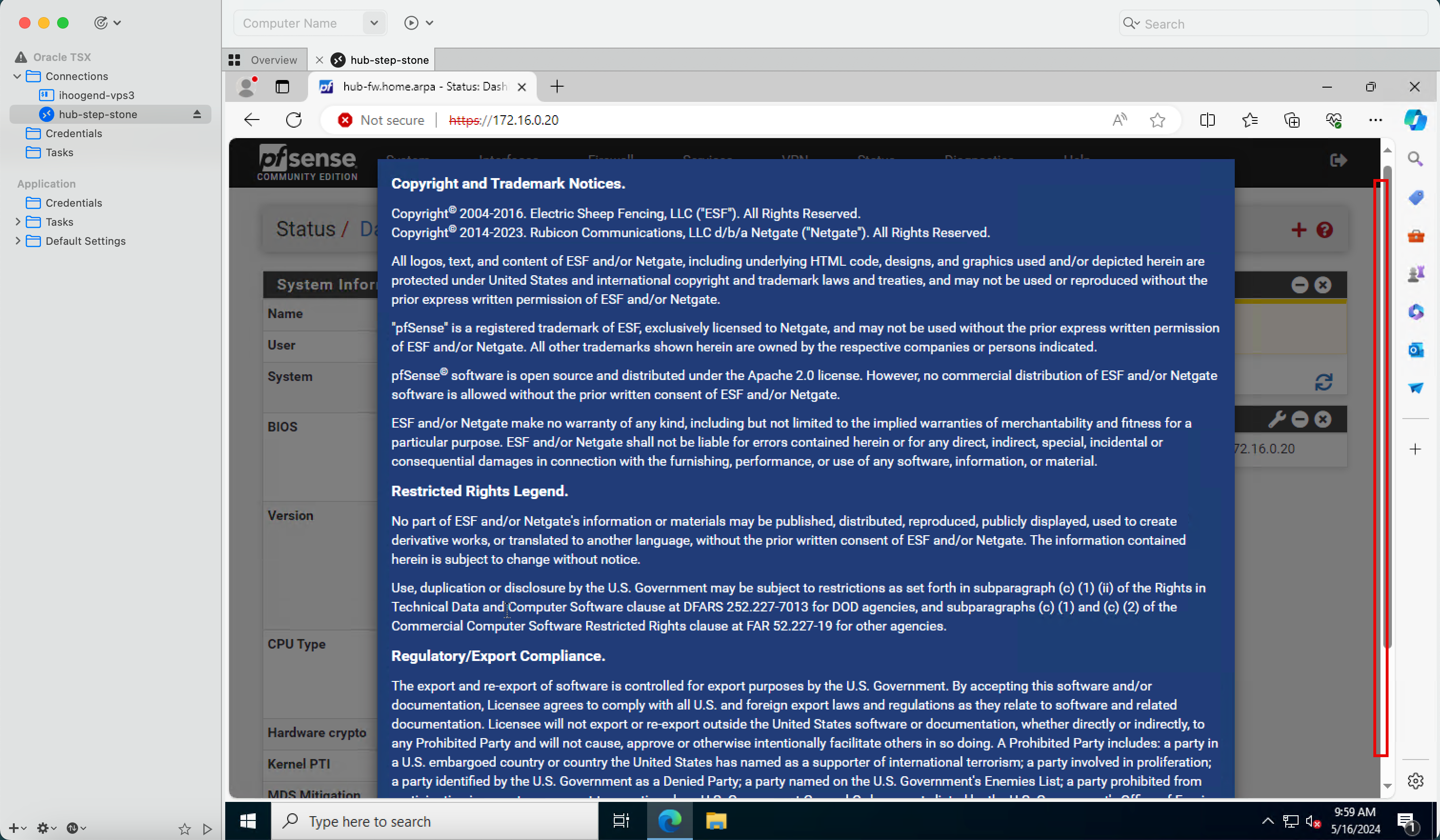

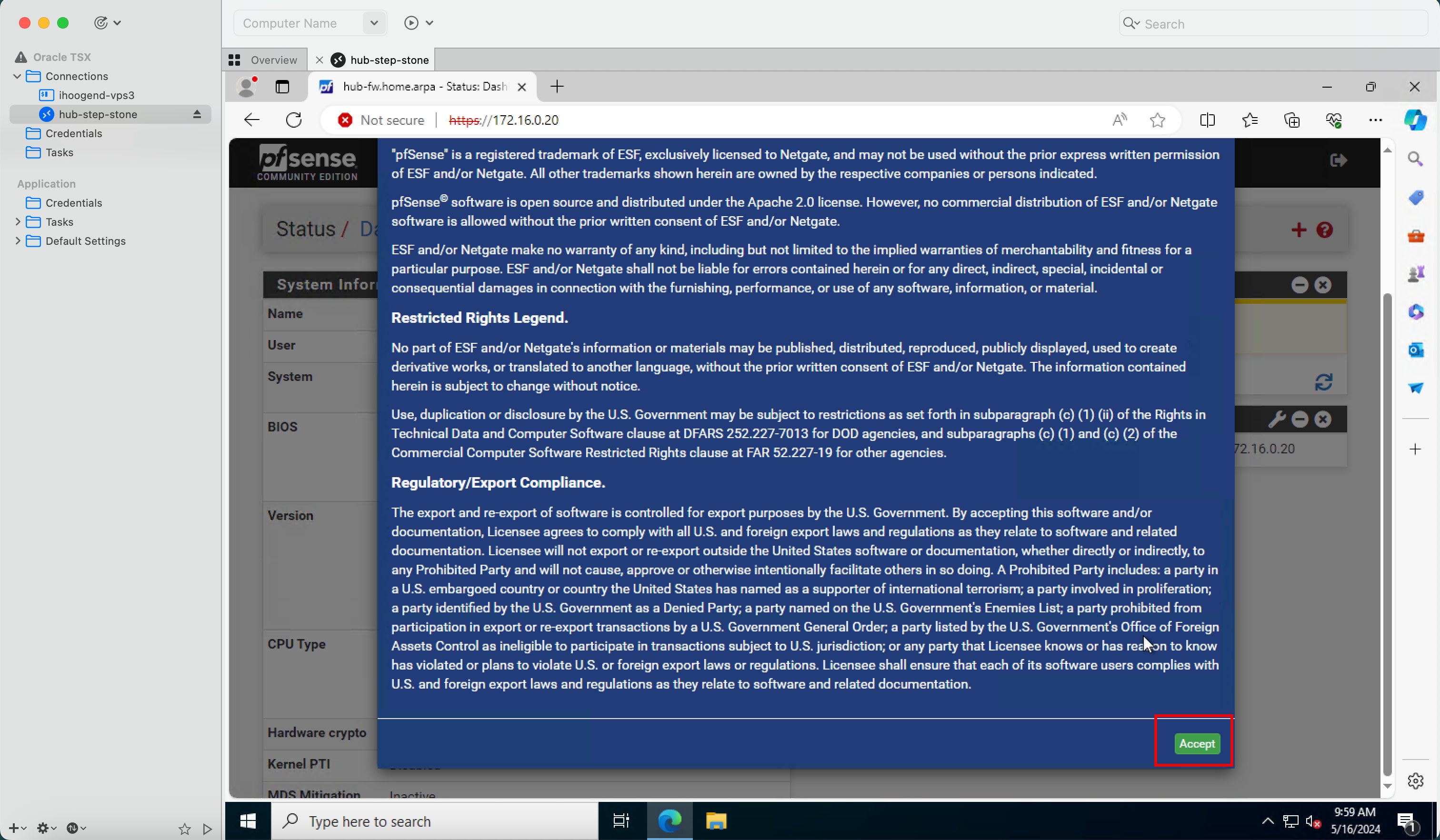

Rolar para Baixo.

-

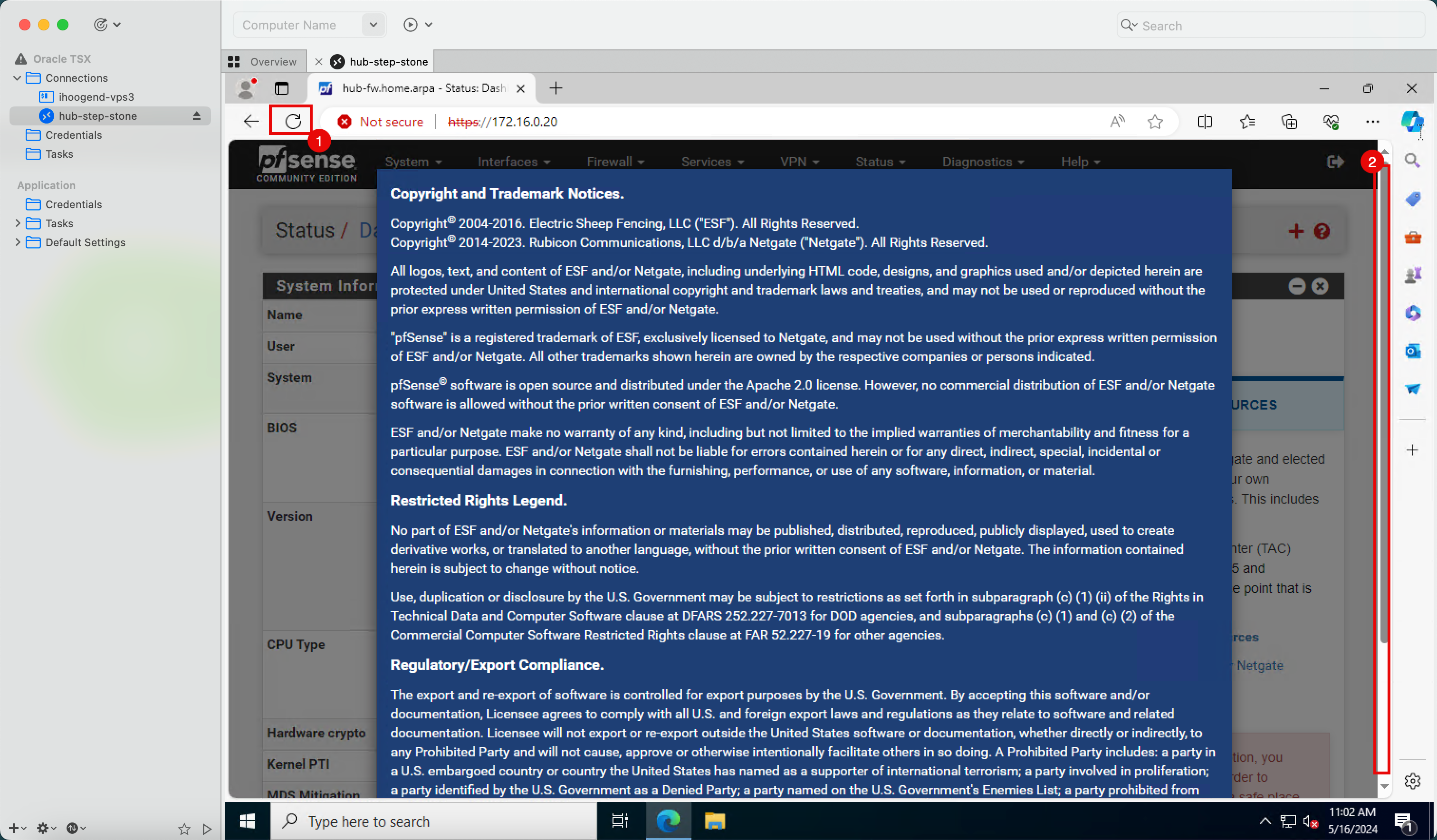

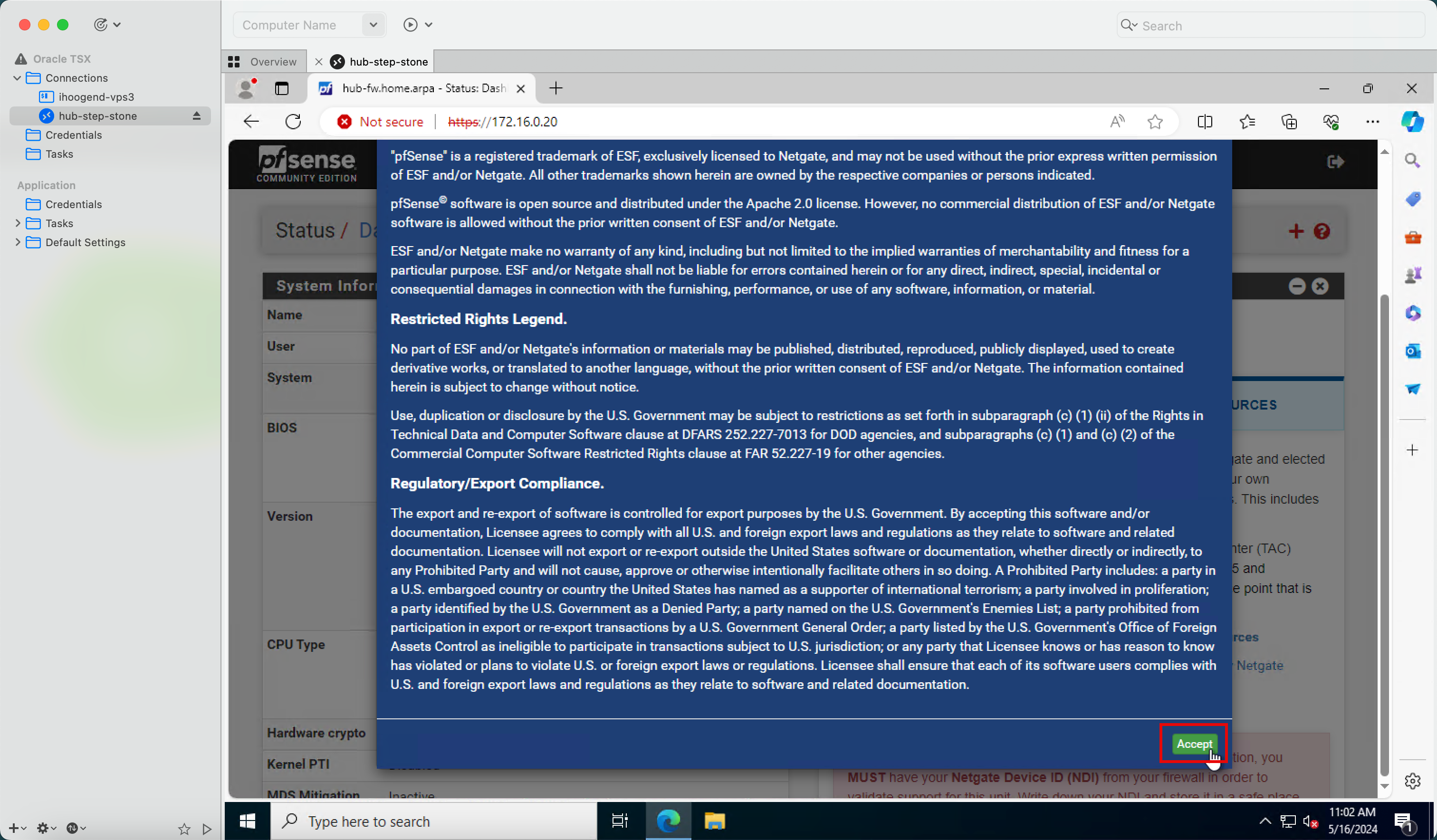

Clique em Aceitar.

-

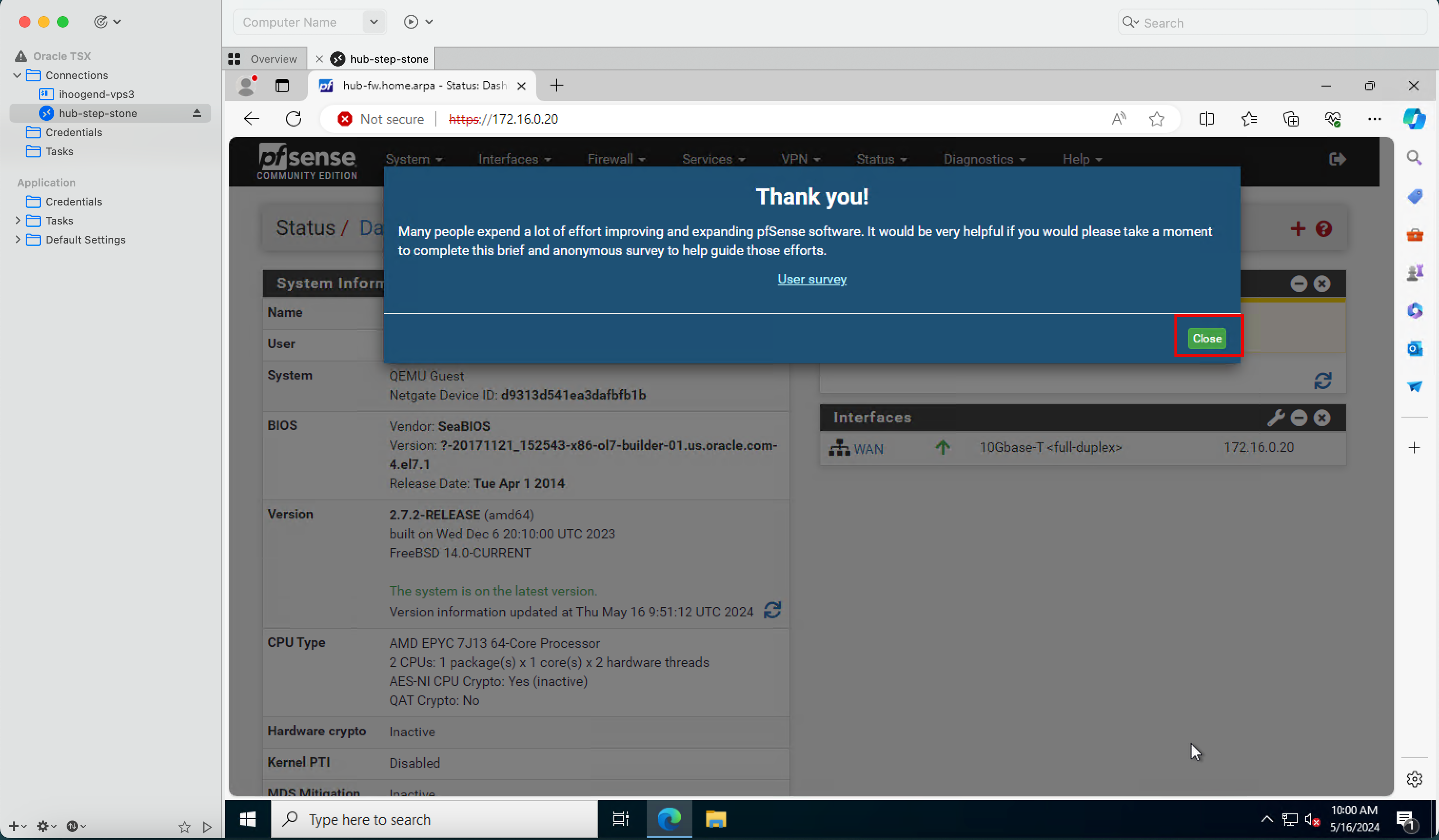

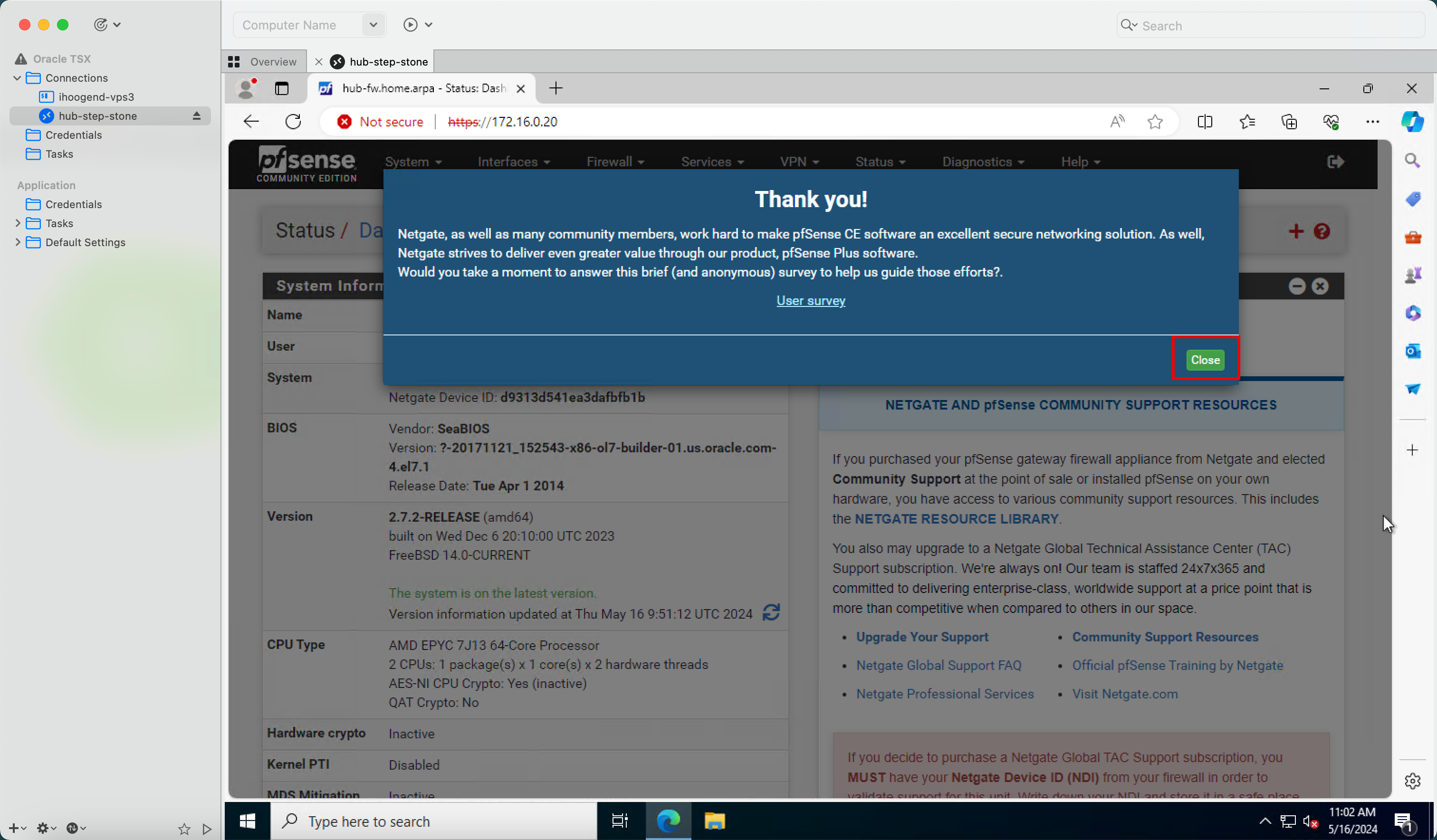

Clique em Fechar.

-

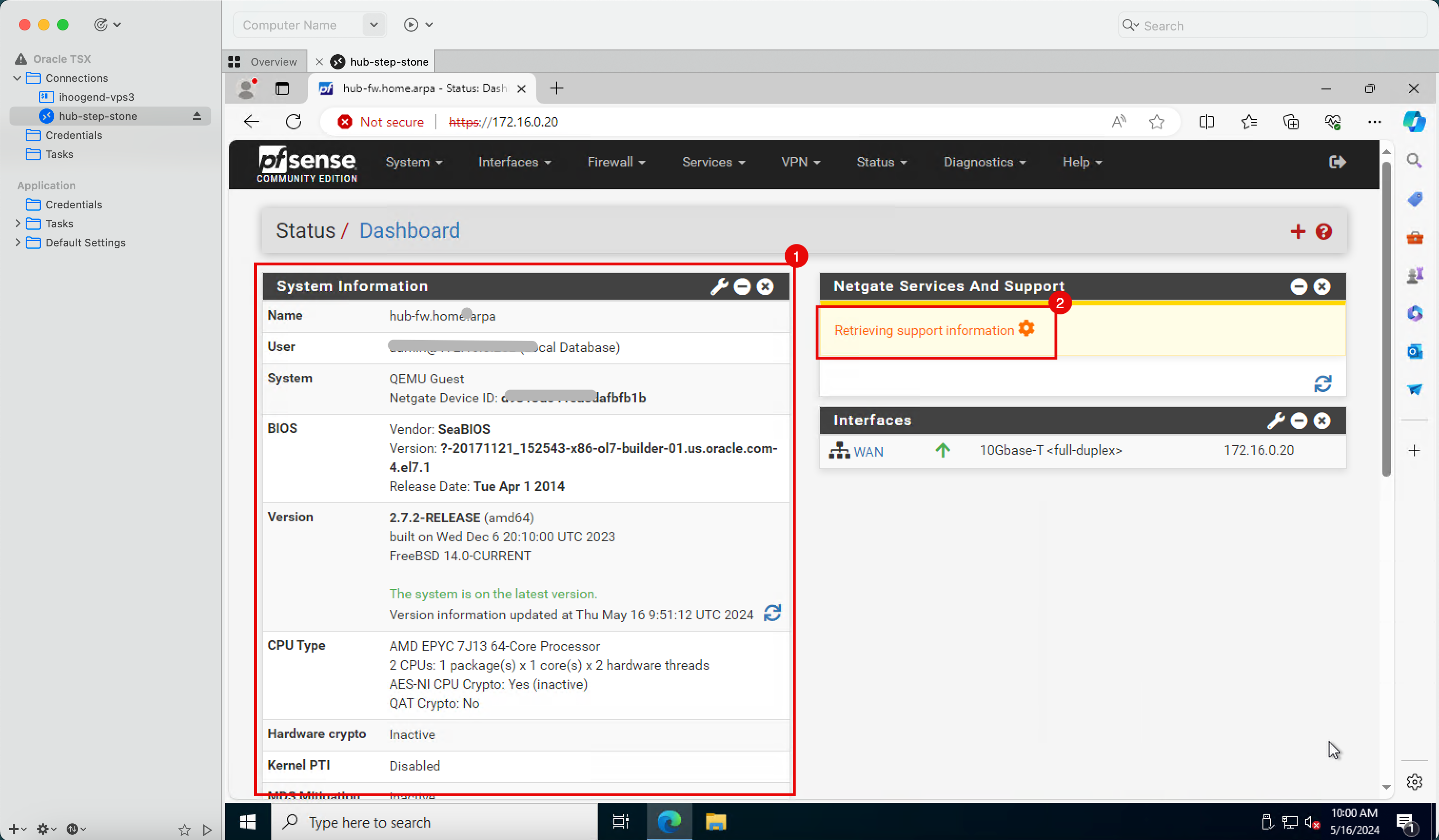

A imagem a seguir ilustra uma representação visual do que você criou. Observe que usaremos o stepping stone do Windows para estabelecer conexão com o firewall pfSense.

-

Se o firewall pfSense não conseguir acessar a internet, a página do painel levará um pouco mais para ser carregada. Mas isso pode ser corrigido permitindo que o firewall pfSense acesse a internet usando o gateway NAT do OCI.

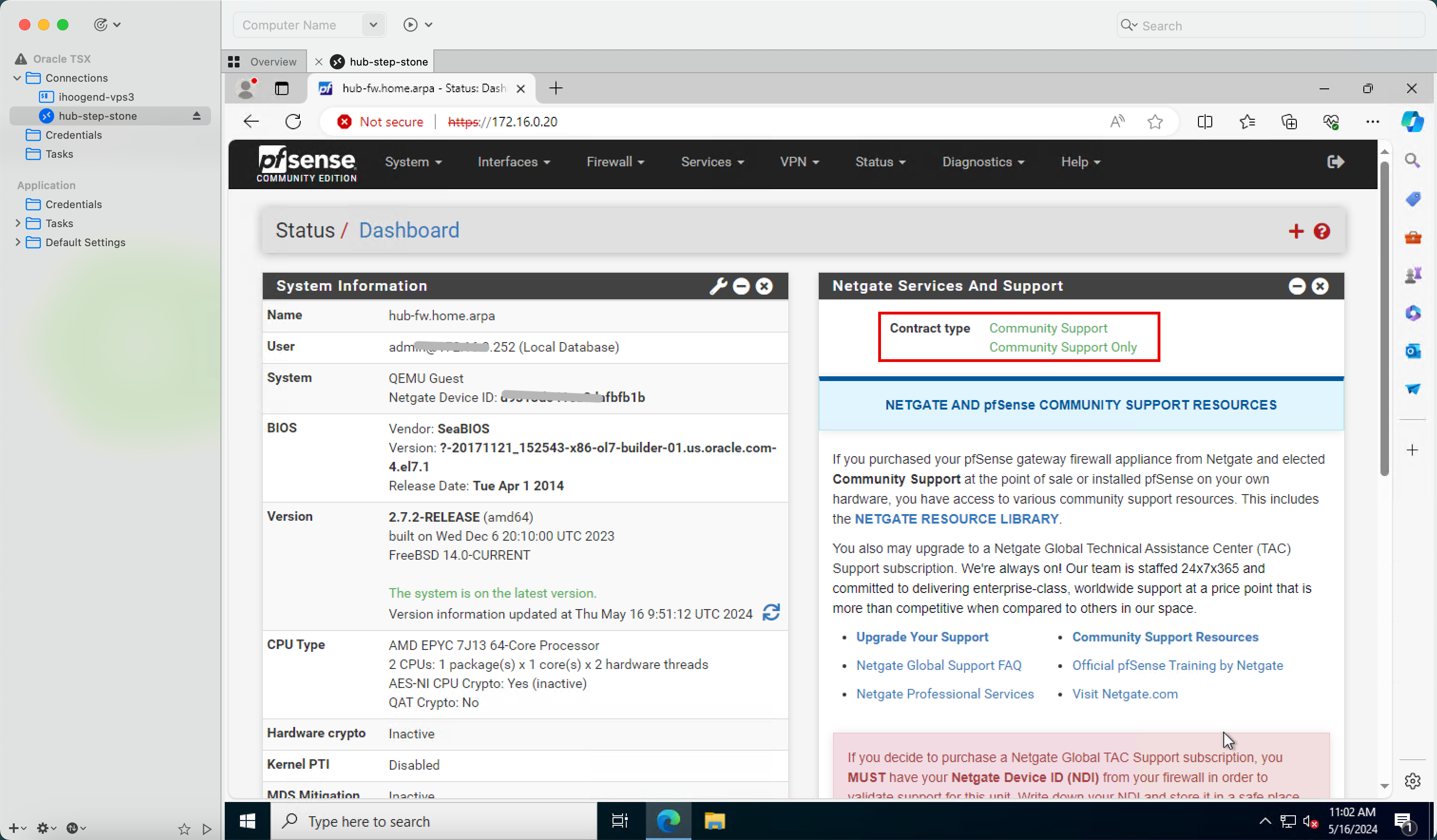

- Observe que o firewall pfSense está instalado e o painel de controle está visível.

- Observe que as informações de suporte não estão disponíveis. Isso ocorre porque o firewall pfSense está instalado em uma sub-rede privada e essa sub-rede privada não pode acessar a internet por padrão.

-

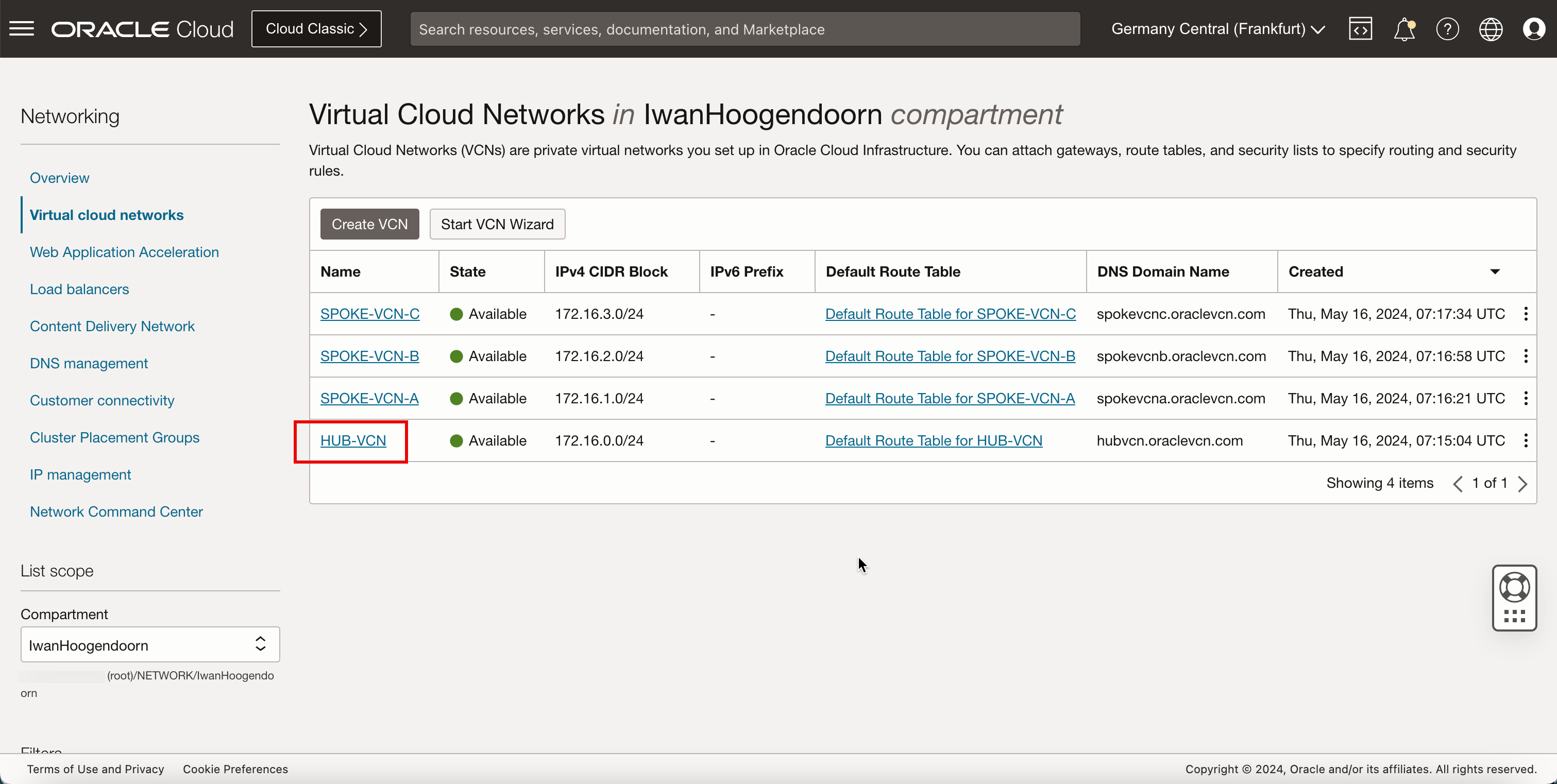

Vamos rotear o tráfego da internet para o gateway NAT. Certifique-se de ter um gateway NAT presente na VCN.

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

- Clique em Virtual Cloud Networks ou navegue até Networking e Virtual Cloud Networks.

-

Selecione a VCN à qual o firewall pfSense está anexado e o gateway NAT está presente.

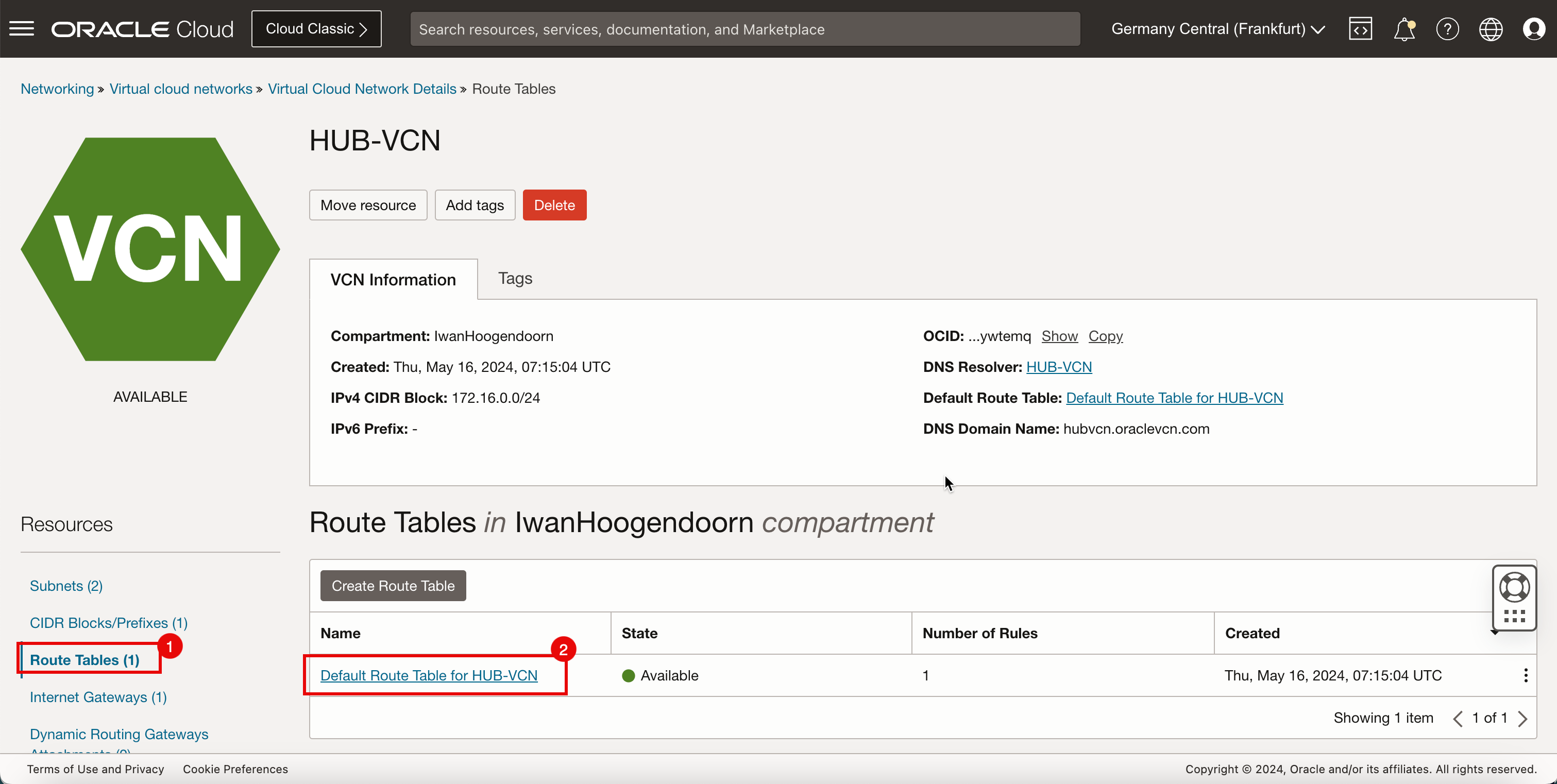

- Clique em Tabela de Roteamento.

- Clique em Tabela de Roteamentos Padrão para HUB-VCN.

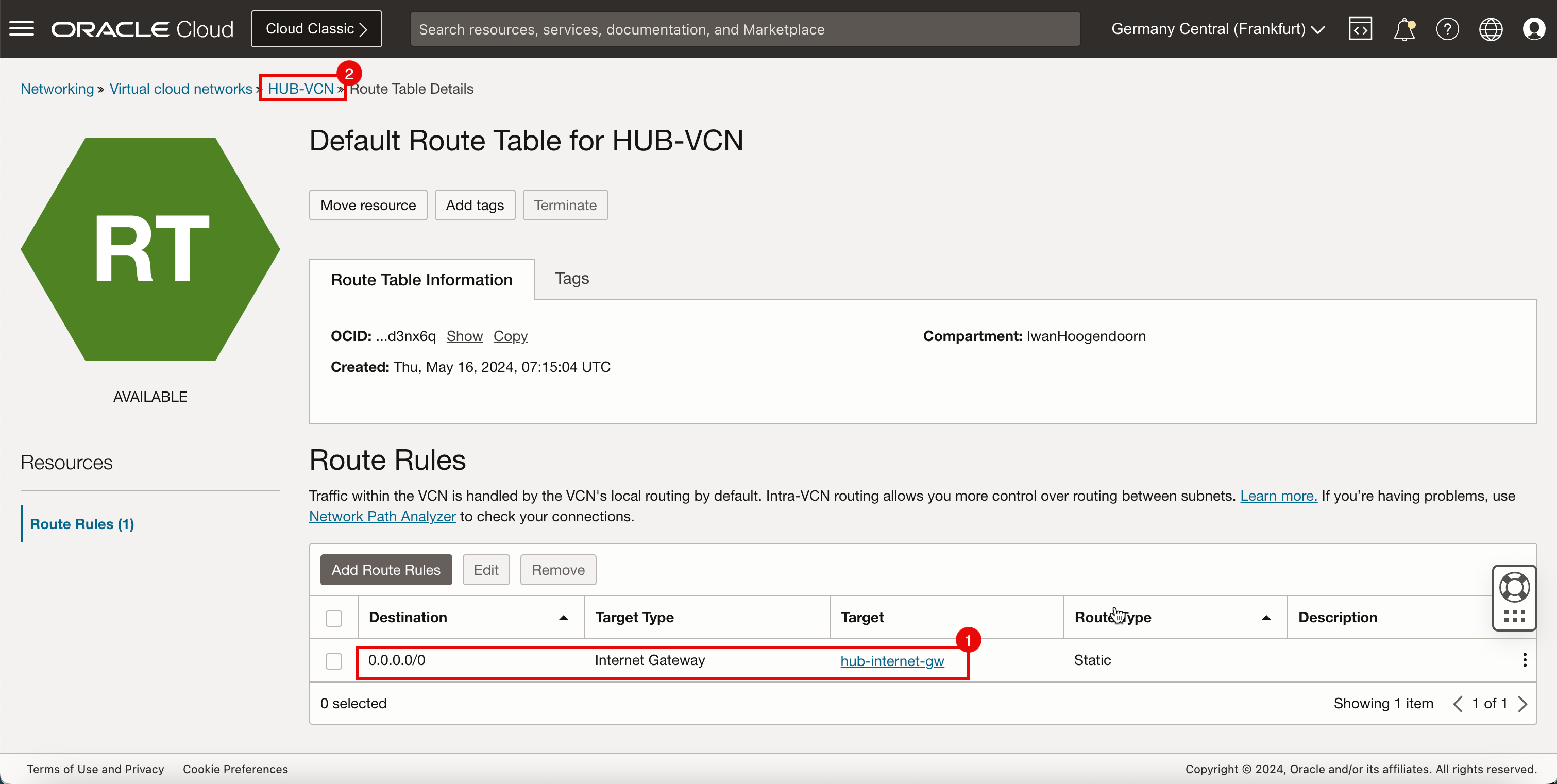

- Observe que a tabela de roteamento padrão tem uma rota que roteará todo o tráfego para o gateway de internet. Isso não pode ser usado para nós, pois precisamos rotear o tráfego da sub-rede privada para o gateway NAT.

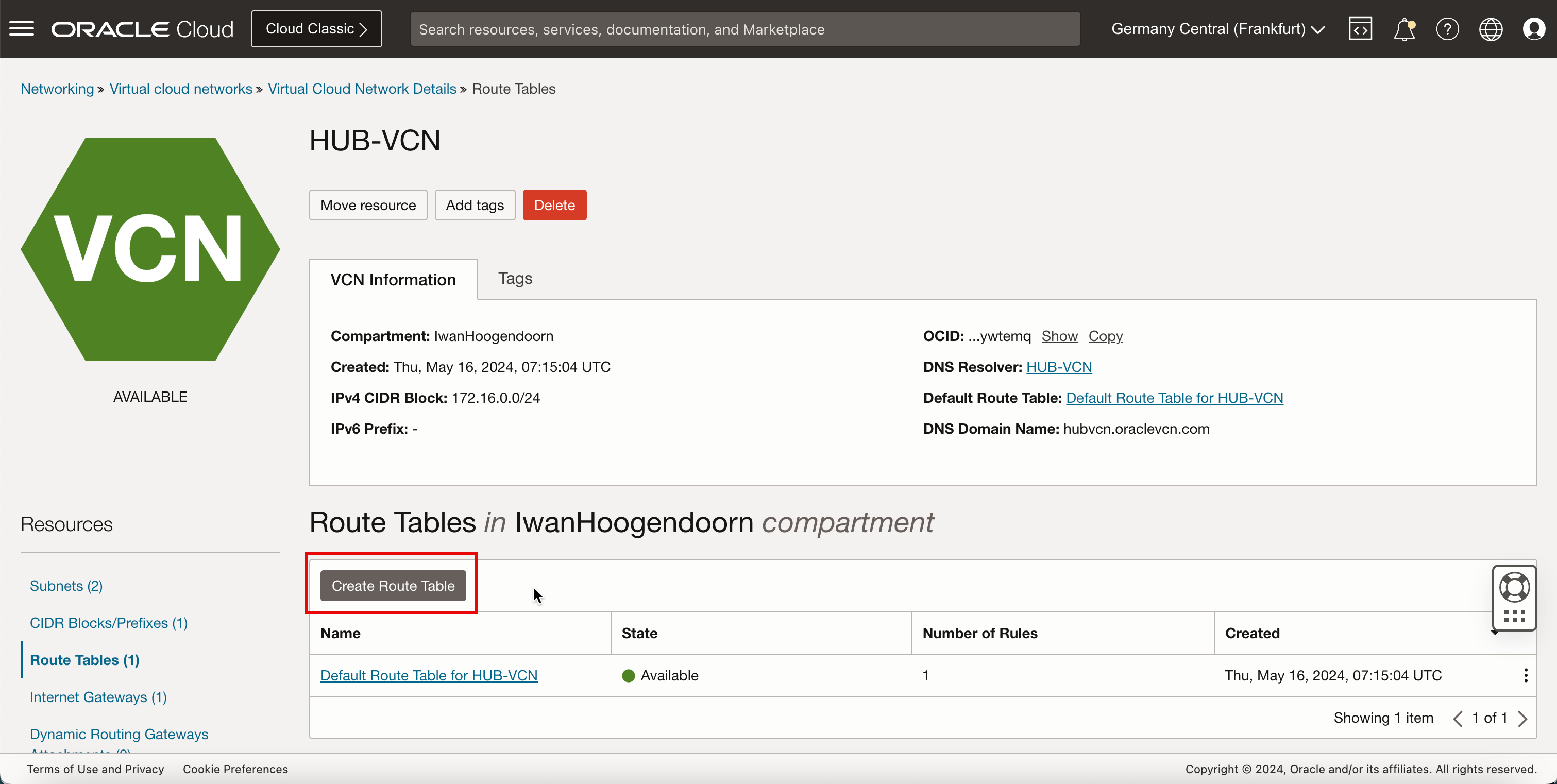

- Clique em HUB-VCN para voltar uma página da página Detalhes da Tabela de Roteamento.

-

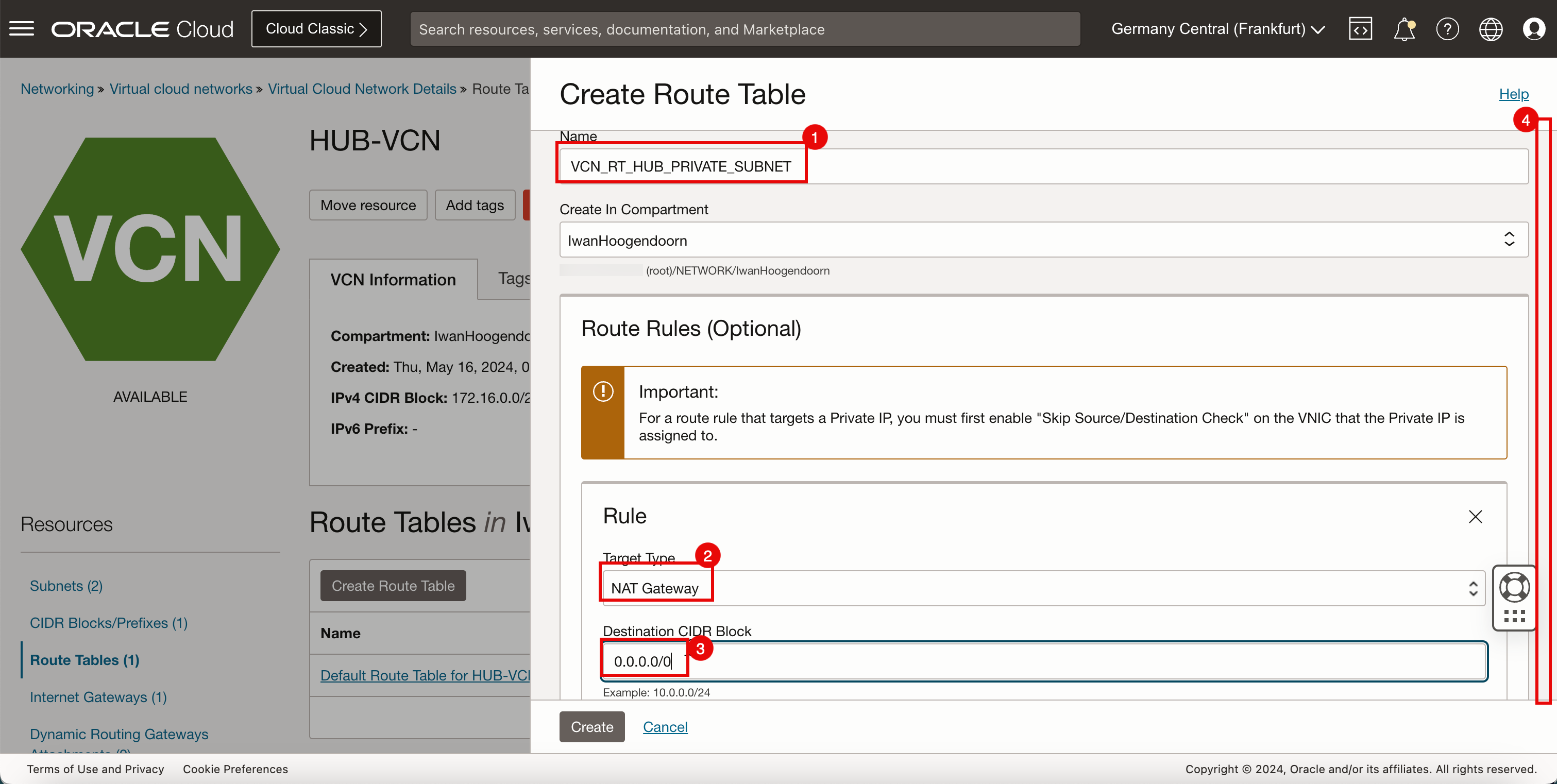

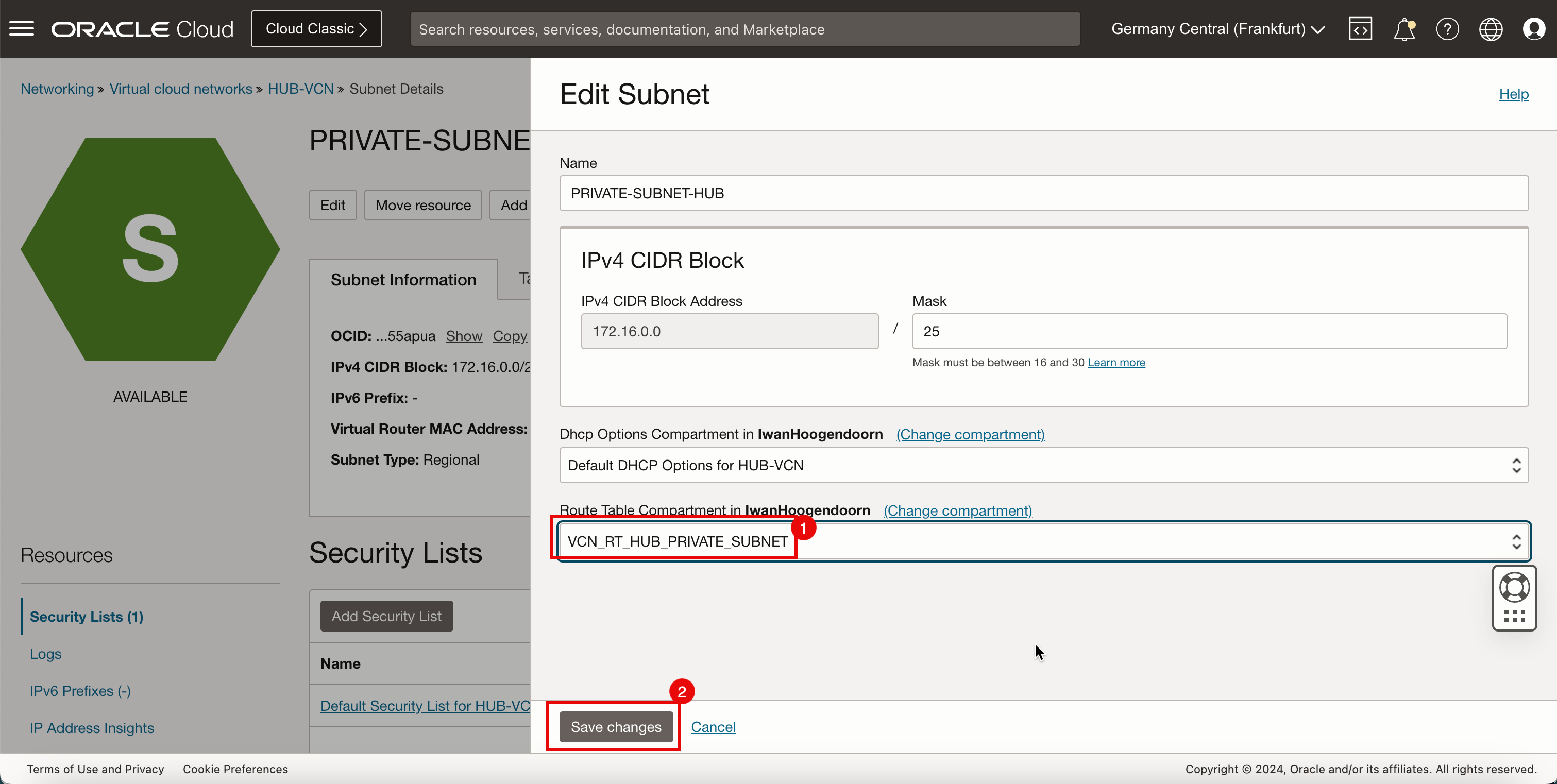

Para rotear o tráfego para o gateway NAT de uma sub-rede específica, precisamos criar uma nova tabela de roteamento e anexar essa tabela de roteamento à sub-rede privada. Clique em Criar Tabela de Roteamento.

- Digite um nome.

- Em Target Type, digite Gateway NAT.

- Em Bloco CIDR de Destino, digite

0.0.0.0/0. - Rolar para Baixo.

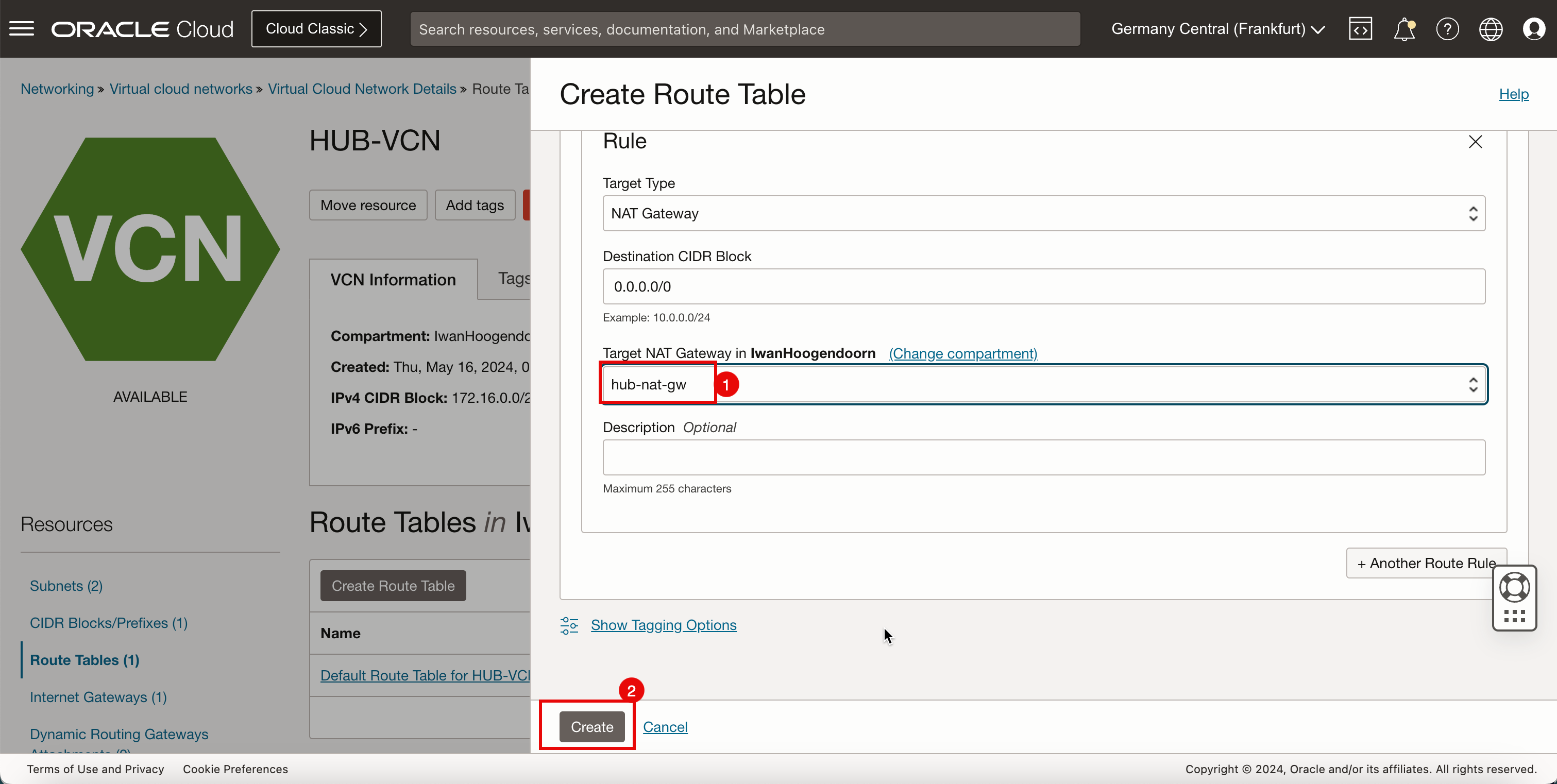

- Selecione o Gateway NAT que você já tem disponível na VCN. Se você não tiver um gateway NAT, clique em Cancelar e crie um gateway NAT.

- Clique em Criar.

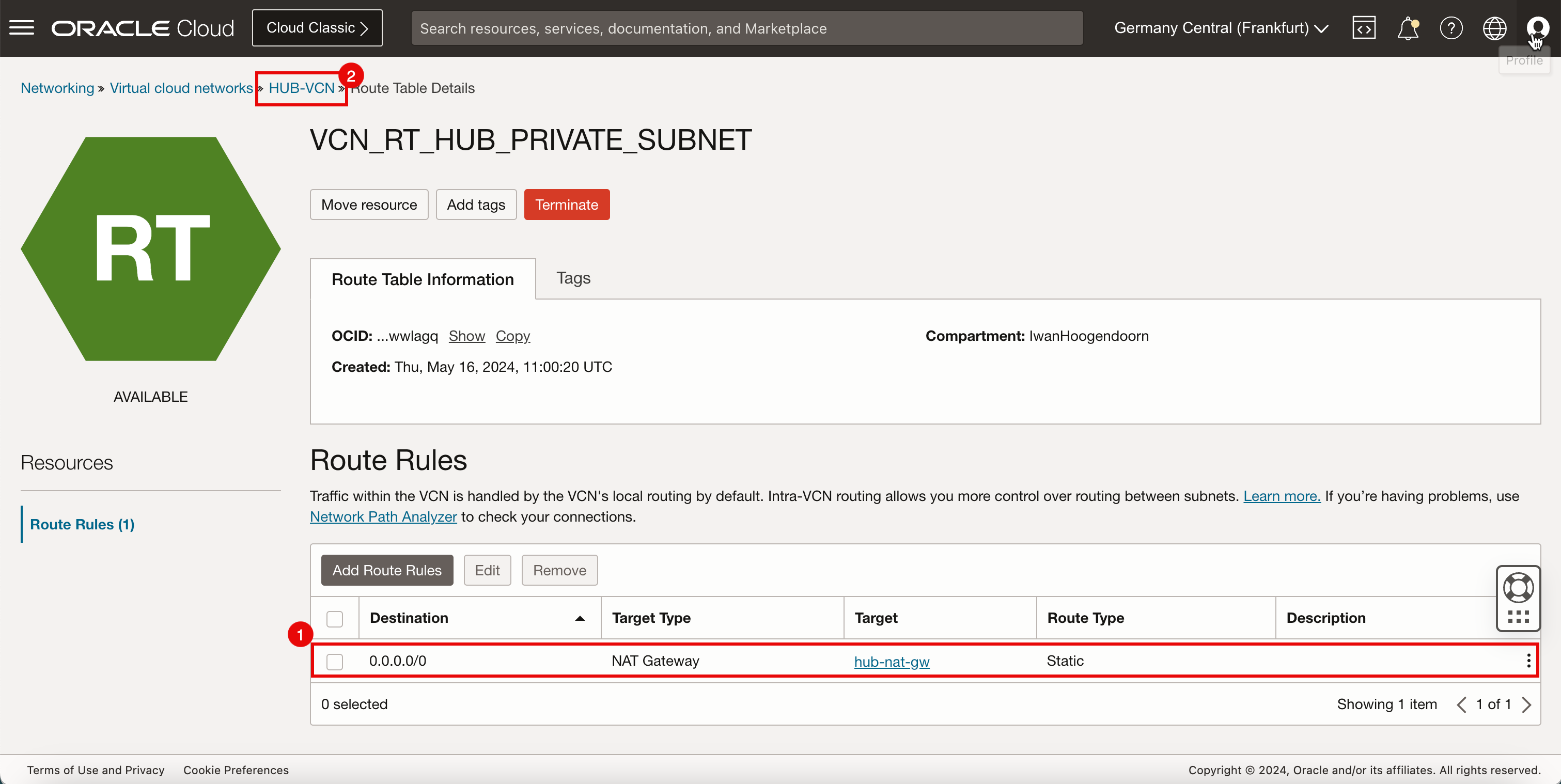

- Observe que a rota estática em direção ao gateway NAT agora foi criada.

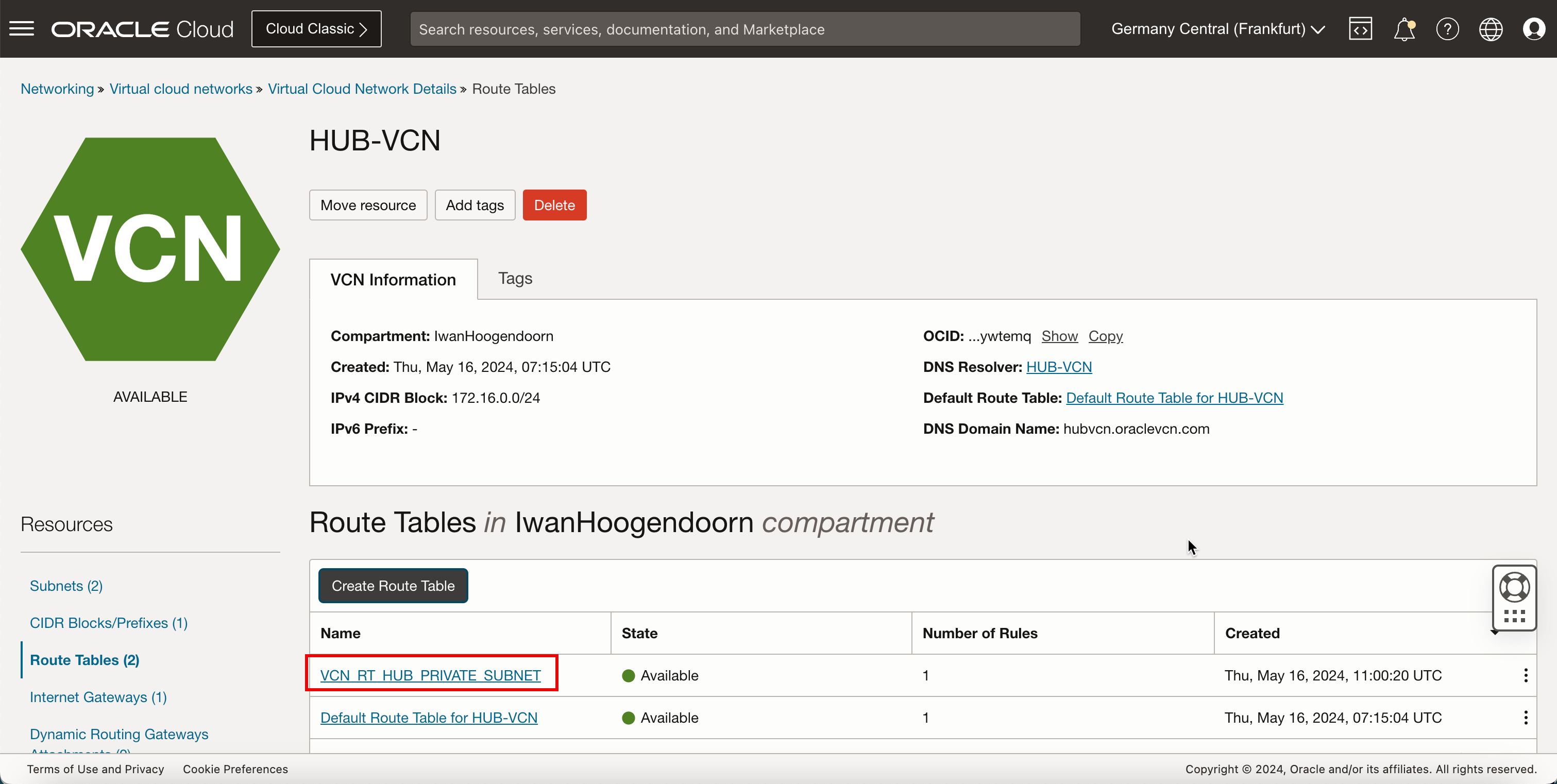

- Clique em HUB-VCN para voltar uma página da página Detalhes da Tabela de Roteamento.

-

Observe que você criou uma nova tabela de roteamento.

-

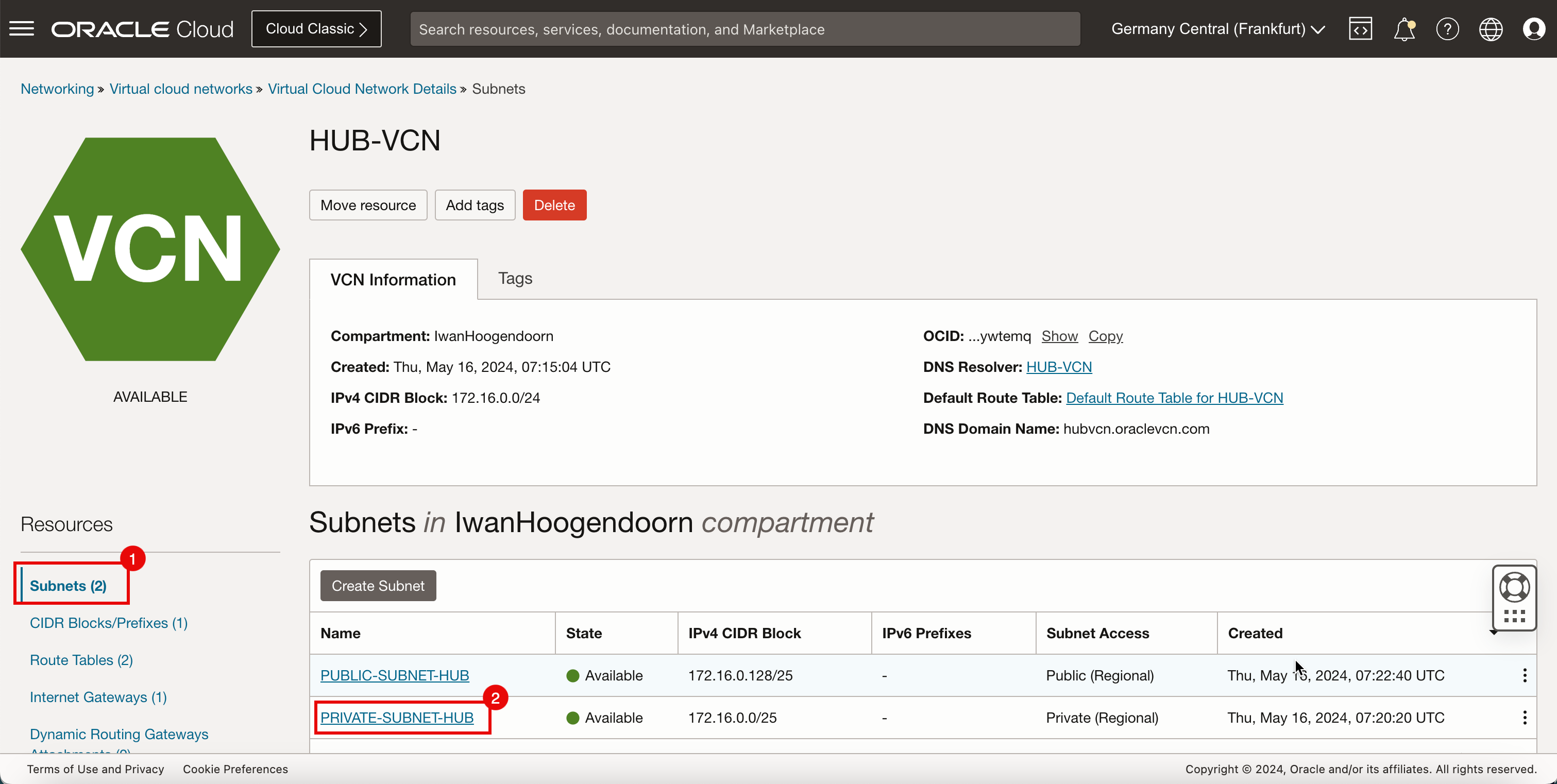

Agora, é hora de vincular essa tabela de roteamento à sub-rede.

- Clique em Sub-redes.

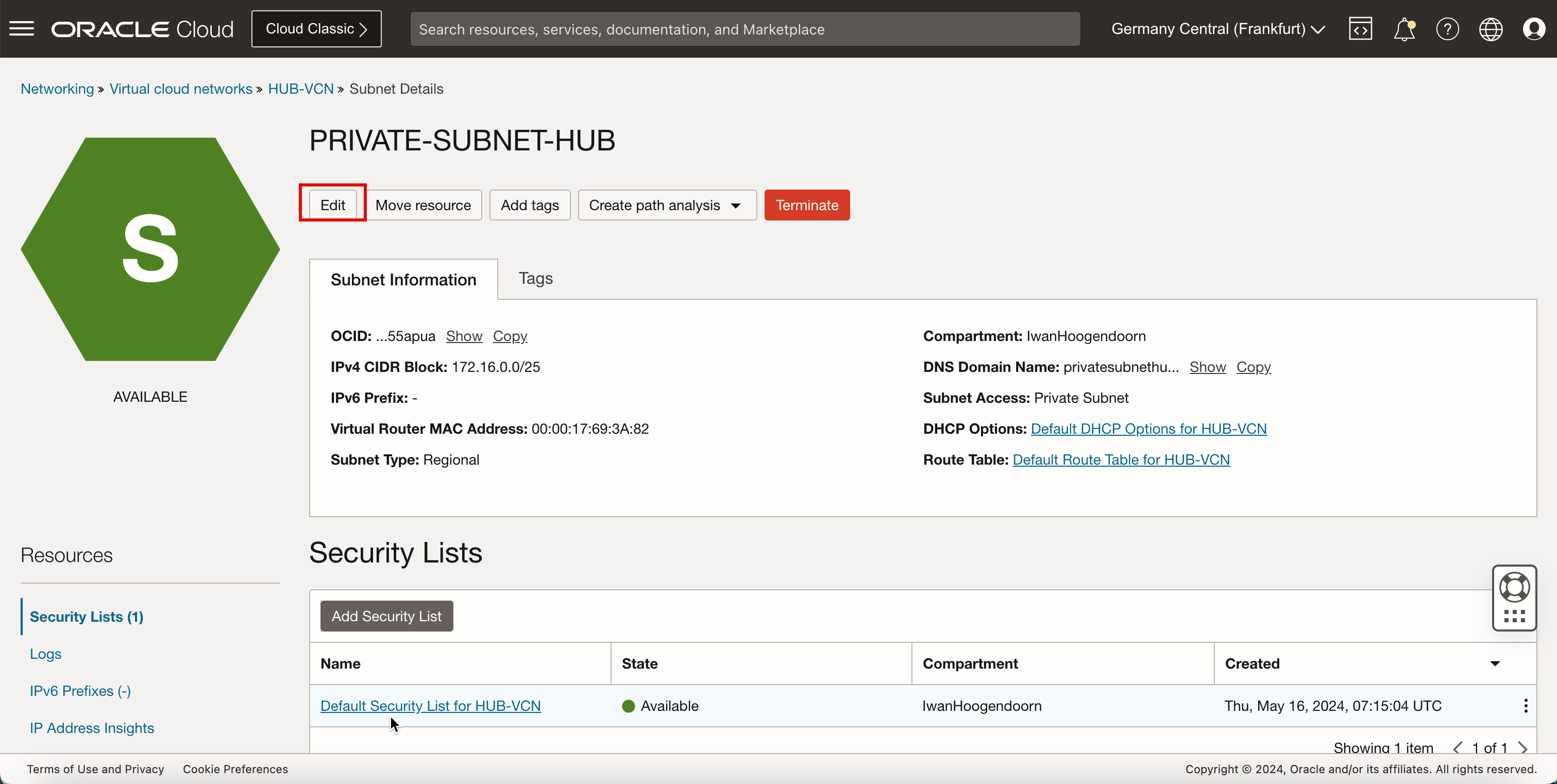

- Clique em Sub-rede privada, a sub-rede à qual a instância pfSense está anexada no momento.

-

Clique em Editar.

- Selecione a tabela de roteamento que você acabou de criar.

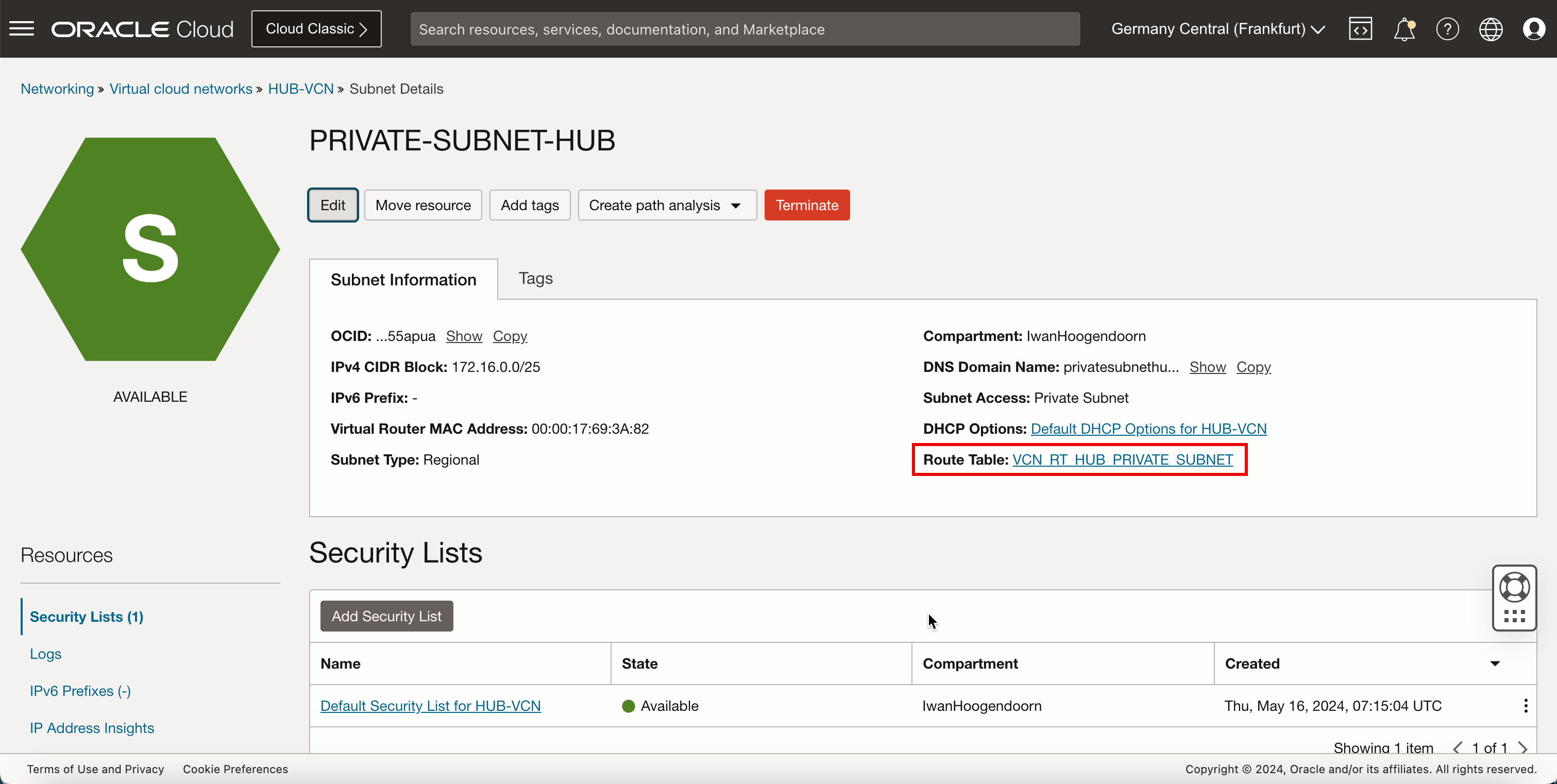

- Clique em Salvar Alterações.

-

Observe que a tabela de roteamento foi alterada para a sub-rede privada.

-

Volte para a instância do Windows.

- Atualize a página.

- Rolar para Baixo.

-

Clique em Aceitar.

-

Clique em Fechar.

-

Observe que a seção Serviços e Suporte Netgate será alterada.

-

O tempo de resposta da página do painel também será mais rápido.

-

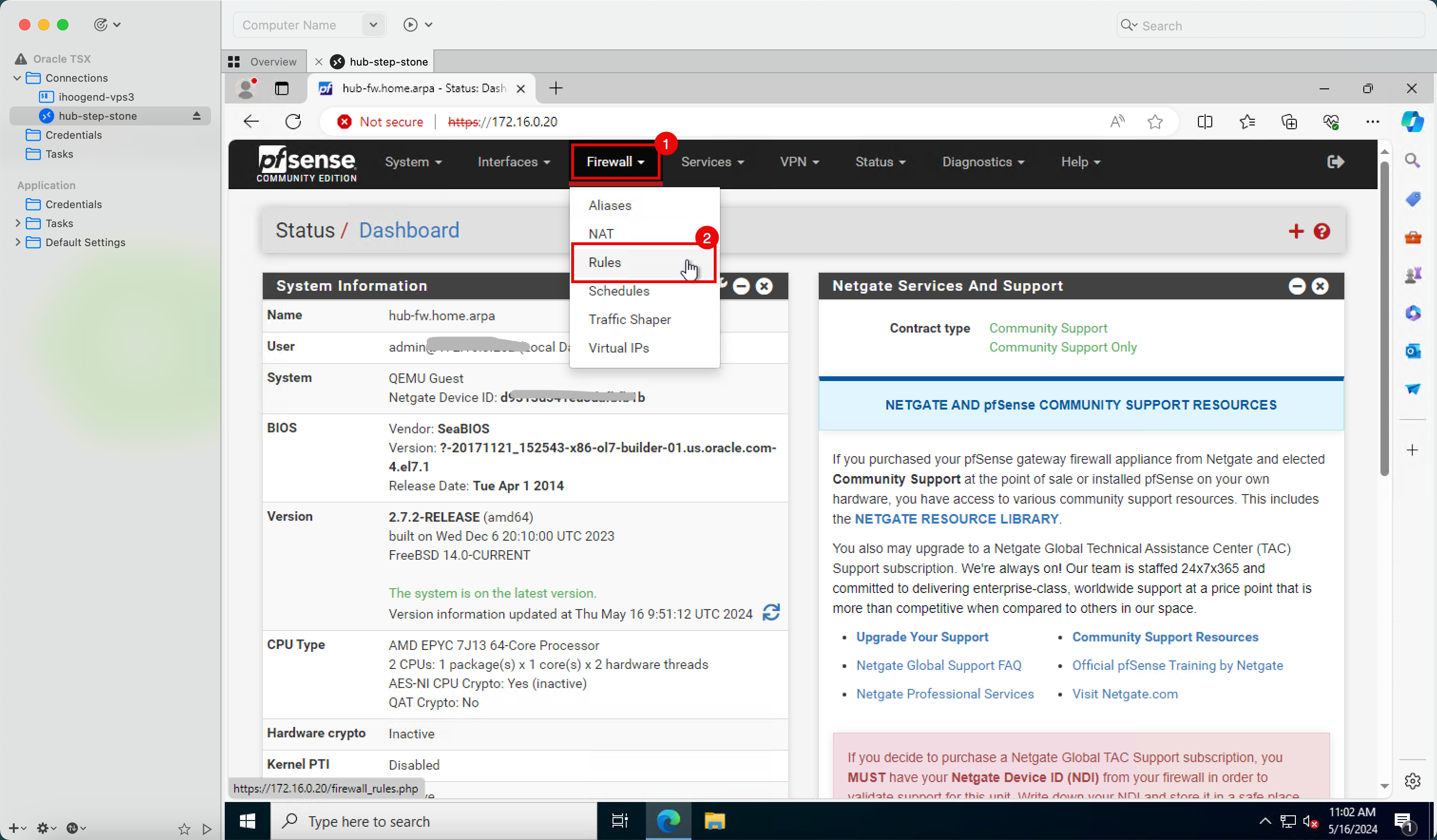

Use a interface de gerenciamento Web pfSense.

- Clique em Firewall.

- Clique em Regras.

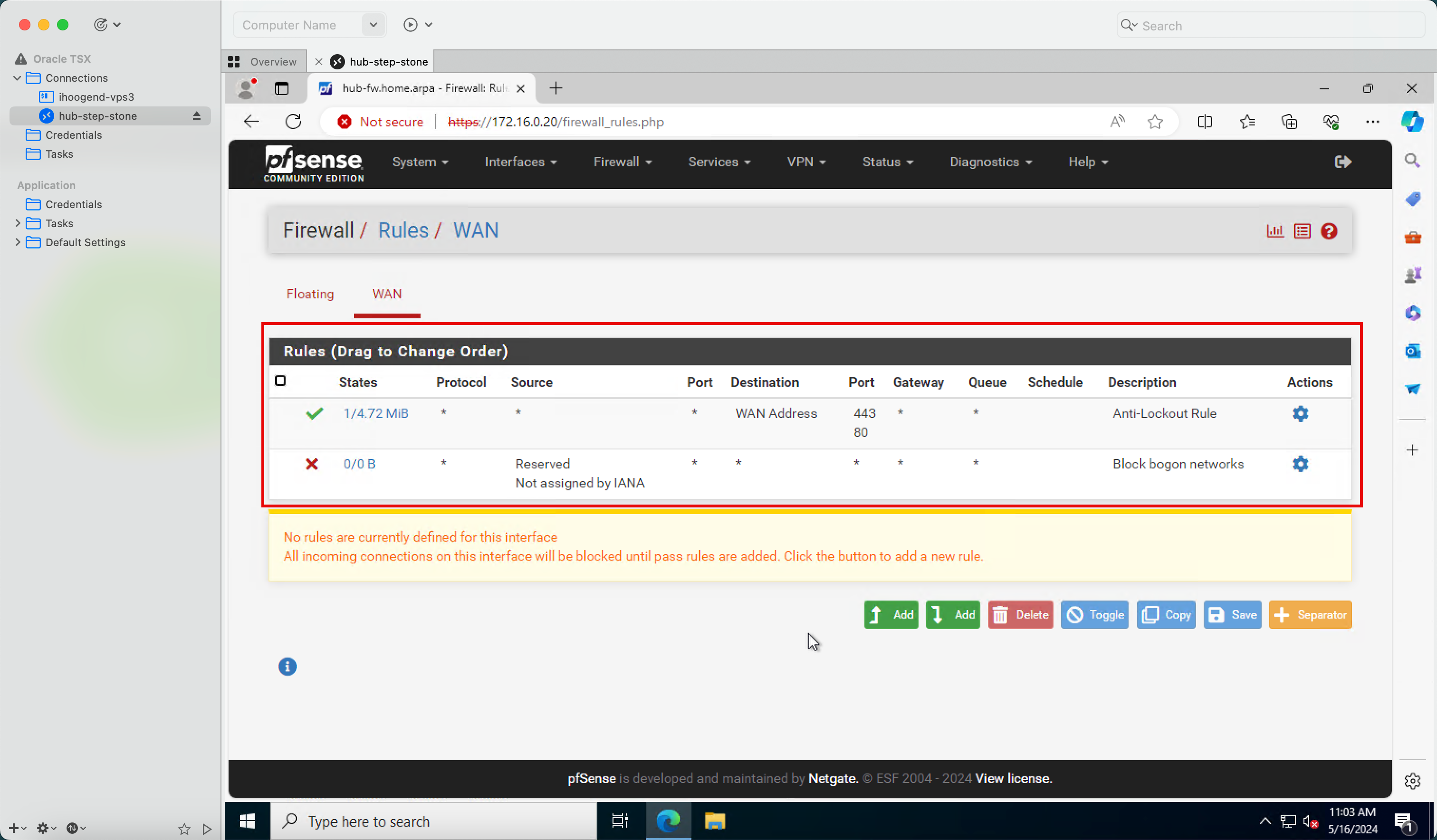

-

Observe as regras padrão do firewall pfSense.

-

A imagem a seguir ilustra uma representação visual do que você criou.

-

Observe que o gateway NAT será usado para que o firewall pfSense possa se comunicar com a internet.

-

Observe que também abrimos portas TCP/

80e TCP/443na lista de segurança padrão.

-

Tarefa 8: Verificar a Conectividade com Ping

-

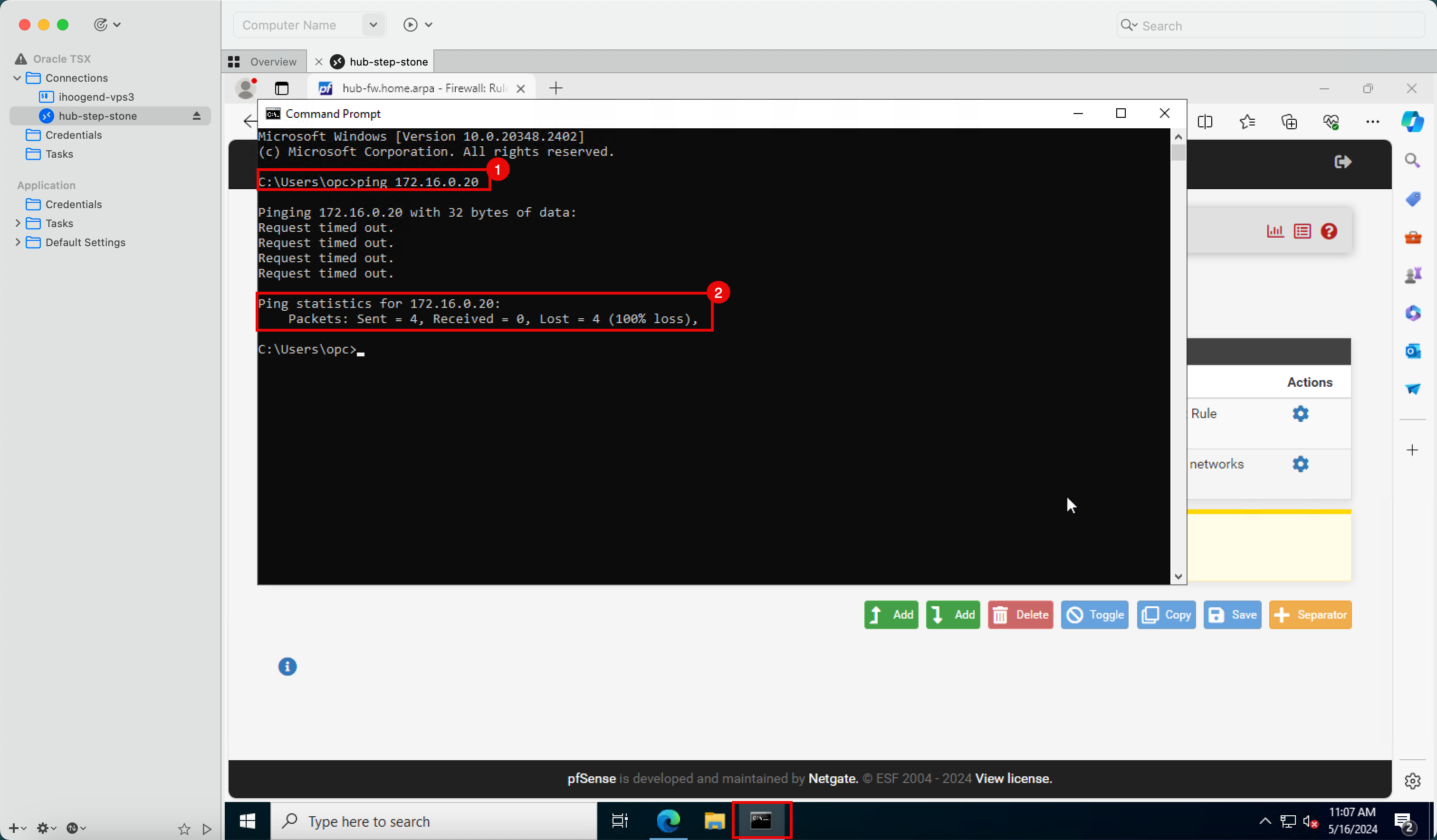

Verificar a conectividade usando ping (ICMP) é um bom ponto de partida para testes.

- Na instância do Windows, abra o Prompt de Comando e tente fazer ping no endereço IP do firewall pfSense.

- Observe que os resultados do ping estão mostrando uma perda de pacote de 100%.

-

Para resolver isso, precisamos:

- ICMP (Open Internet Control Message Protocol) na lista de segurança padrão anexada à VCN.

- Abra o ICMP no firewall pfSense.

-

Vamos começar com a lista de segurança padrão.

- Clique no menu de hambúrguer (≡) no canto superior esquerdo.

- Clique em Virtual Cloud Networks ou navegue até Networking e Virtual Cloud Networks.

-

Selecione a VCN, na qual o firewall pfSense está anexado e tem o gateway NAT.

- Rolar para Baixo.

- Clique em Lista de Segurança.

- Clique em Lista de Segurança Padrão para HUB-VCN.

-

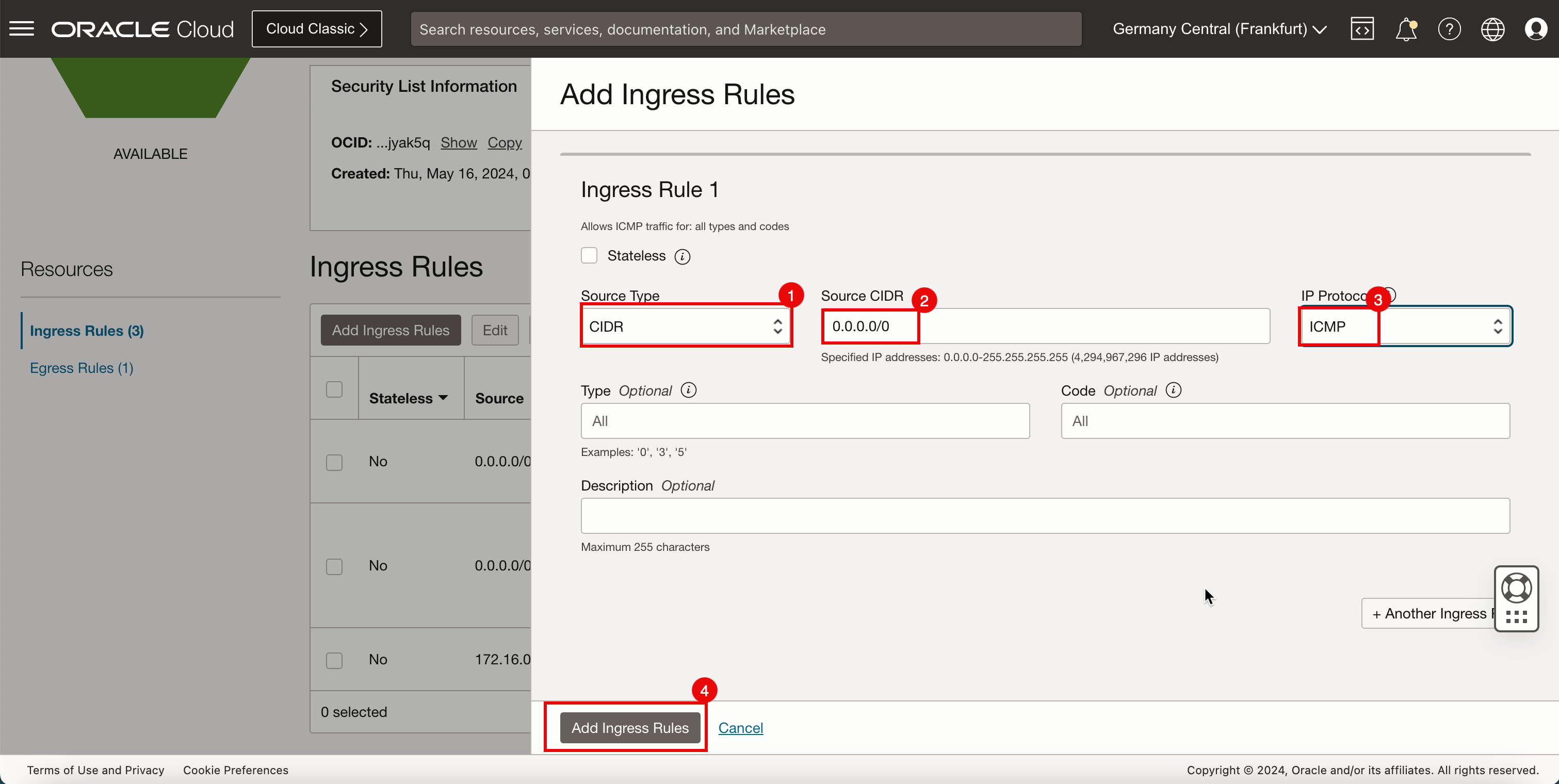

Clique em Adicionar Regras de Entrada para criar a regra de entrada.

- Em Tipo de Origem, informe CIDR.

- Em CIDR de Origem, digite

0.0.0.0/0. - Em Protocolo IP, digite ICMP.

- Clique em Adicionar Regras de Entrada.

-

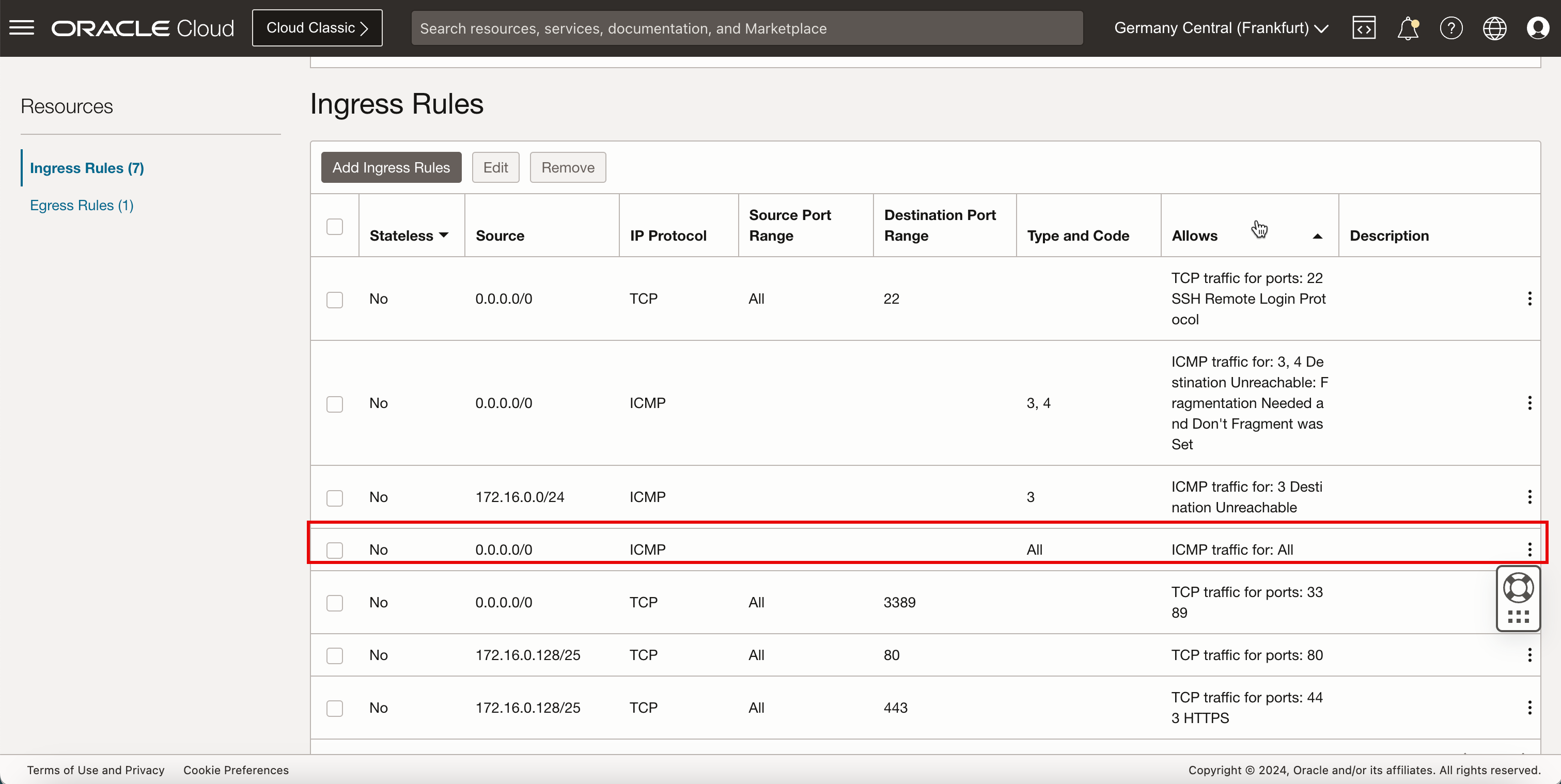

Observe as regras do ICMP que acabamos de adicionar.

-

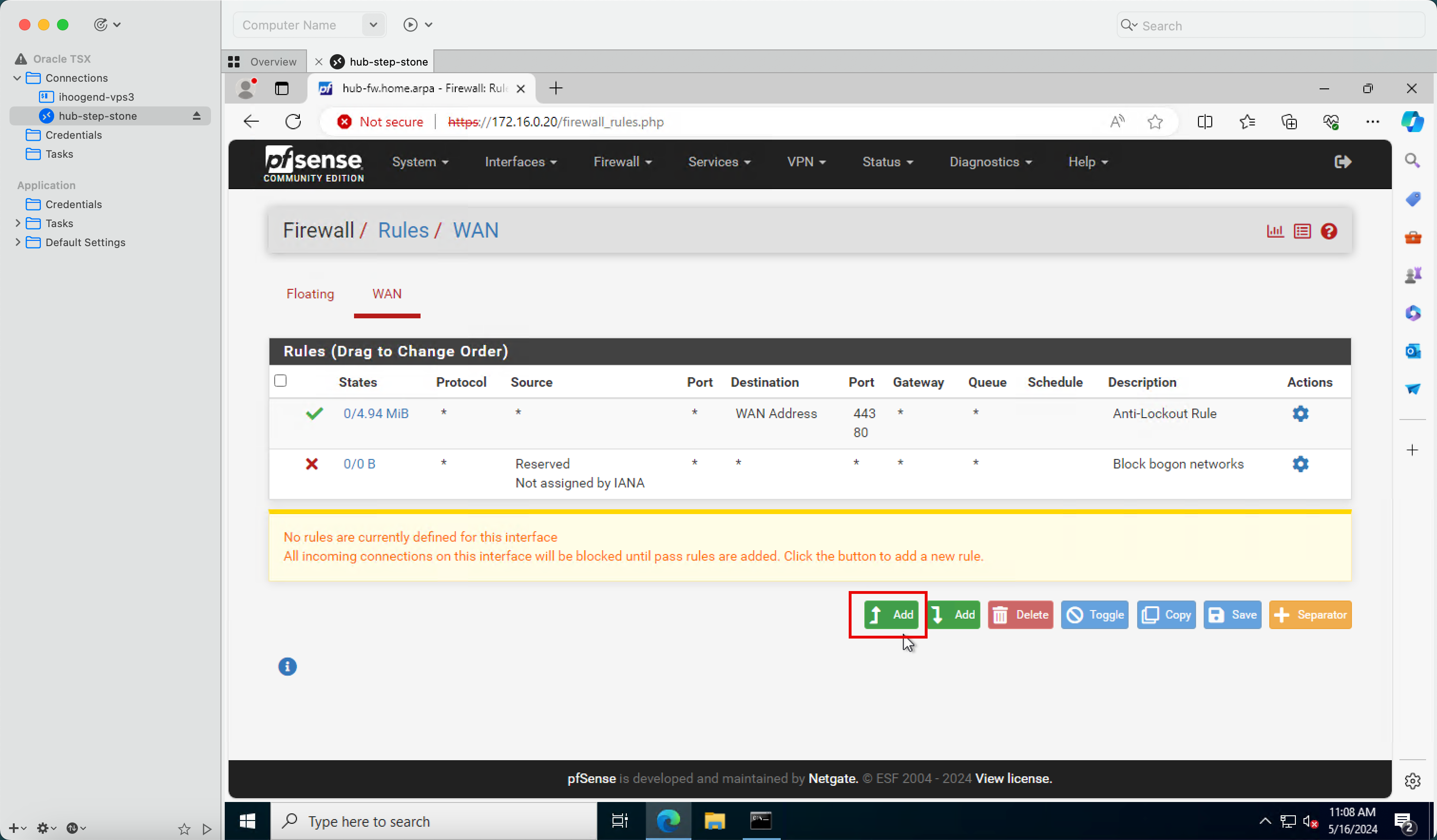

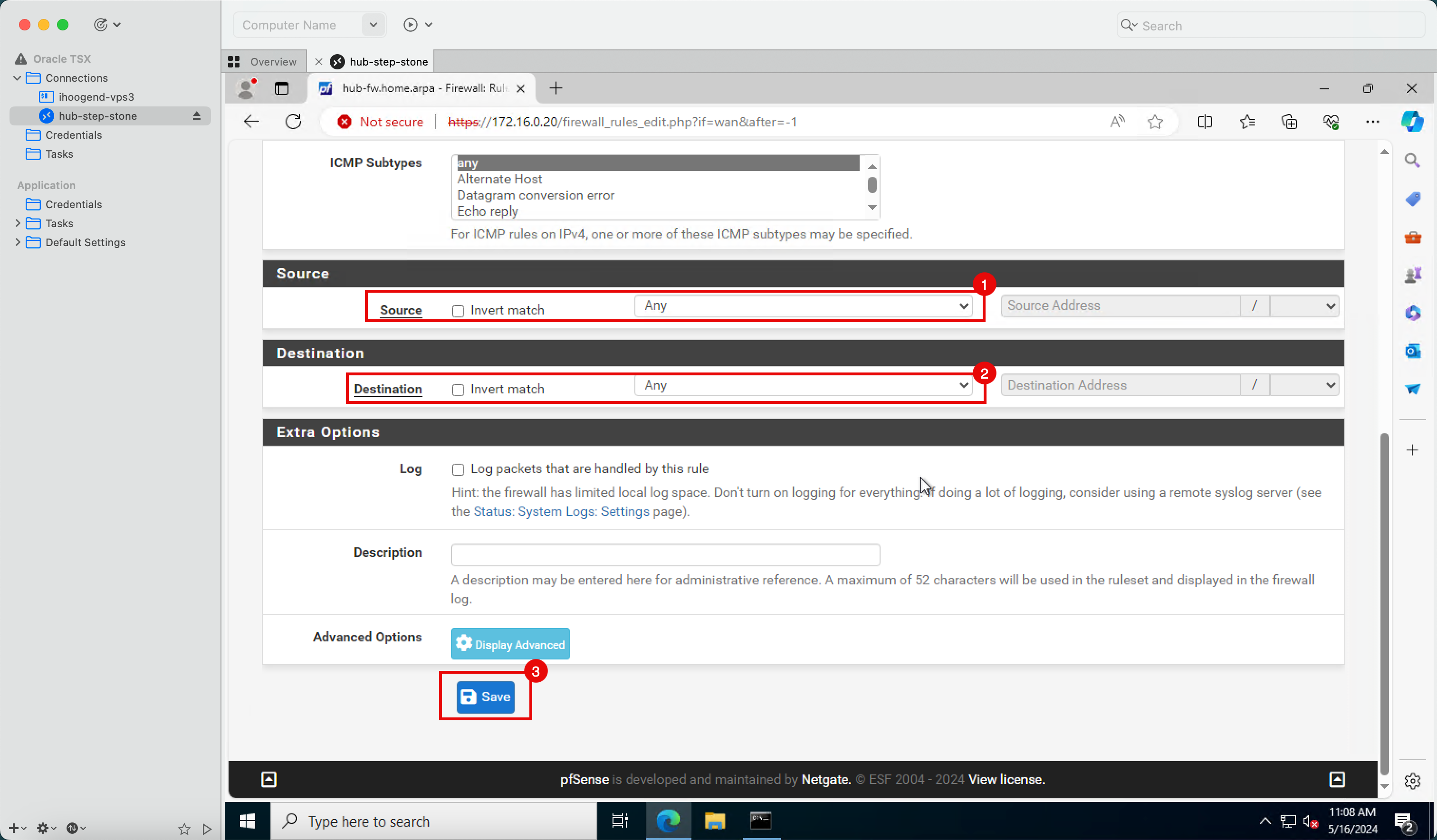

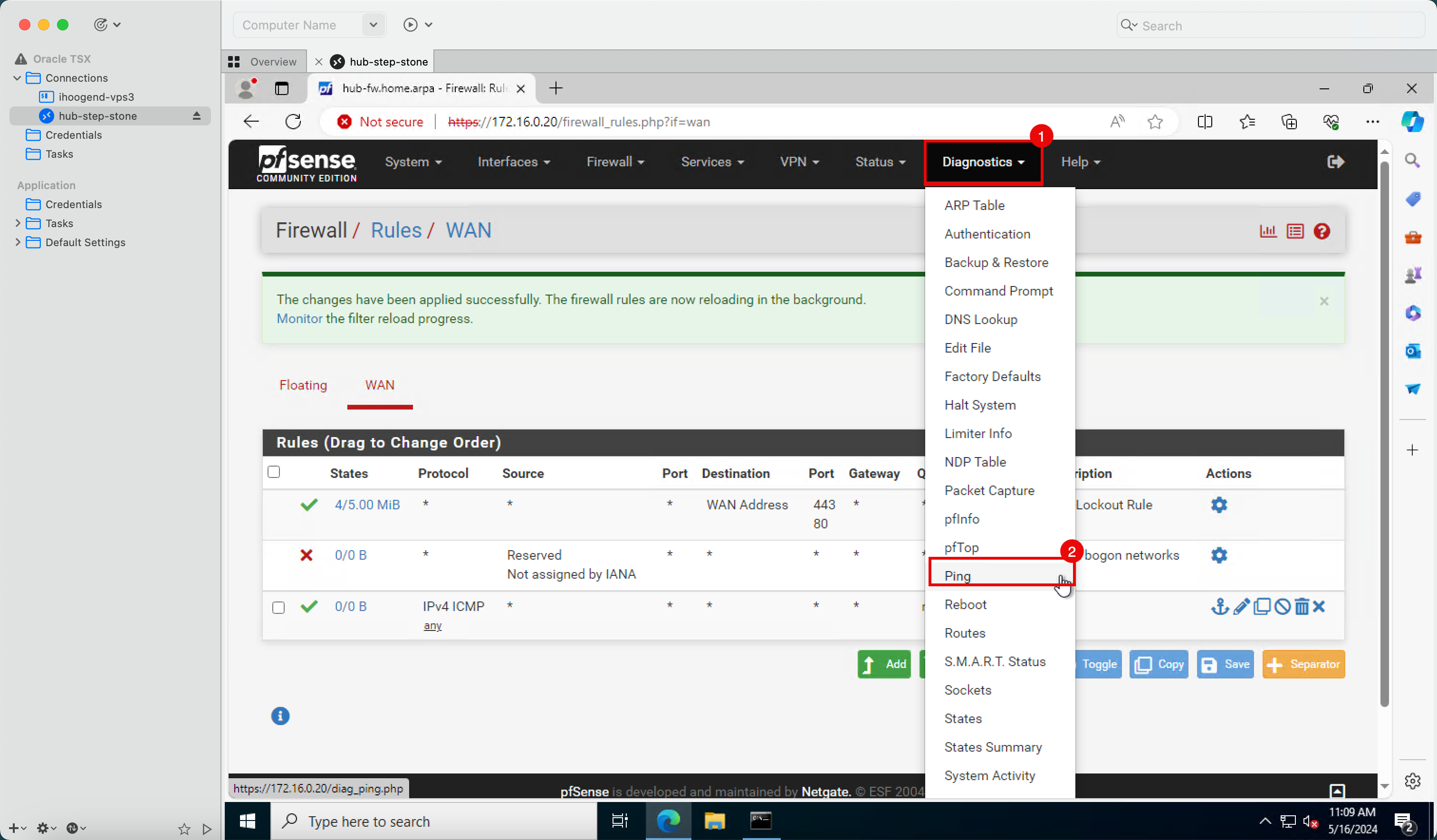

Na interface de gerenciamento de firewall pfSense, clique em Firewall, Regras e Adicionar para adicionar uma nova regra.

-

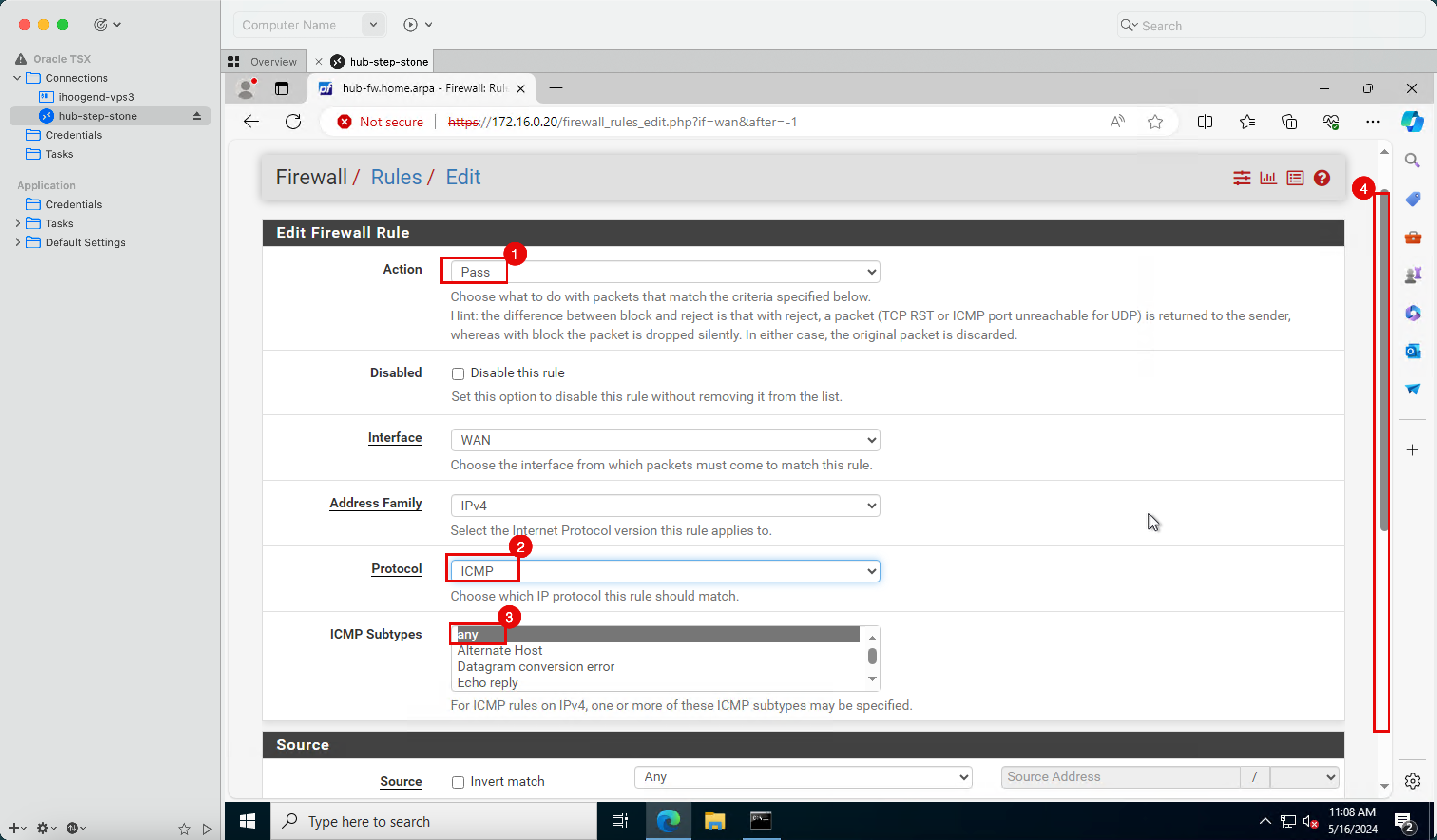

Digite as seguintes informações.

- Ação: Selecione Passar.

- Protocol: Selecione ICMP.

- ICMP Subtypes: Selecione Qualquer um.

- Rolar para Baixo.

- Origem: Selecione Qualquer.

- Destino: Selecione Qualquer.

- Clique em Salvar.

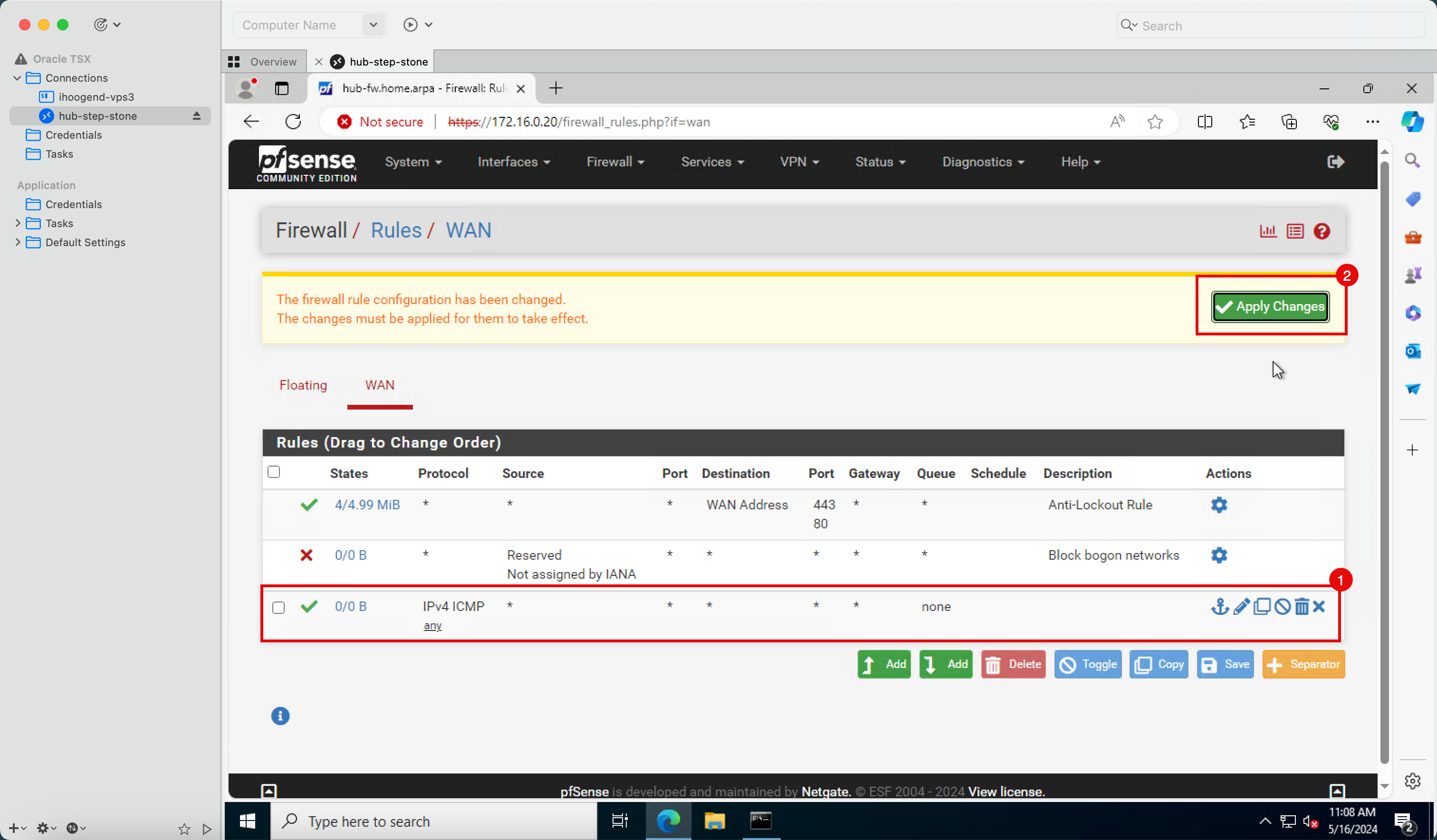

- Observe que a nova regra ICMP está em vigor.

- Clique em Aplicar Alterações para efetuar commit das alterações.

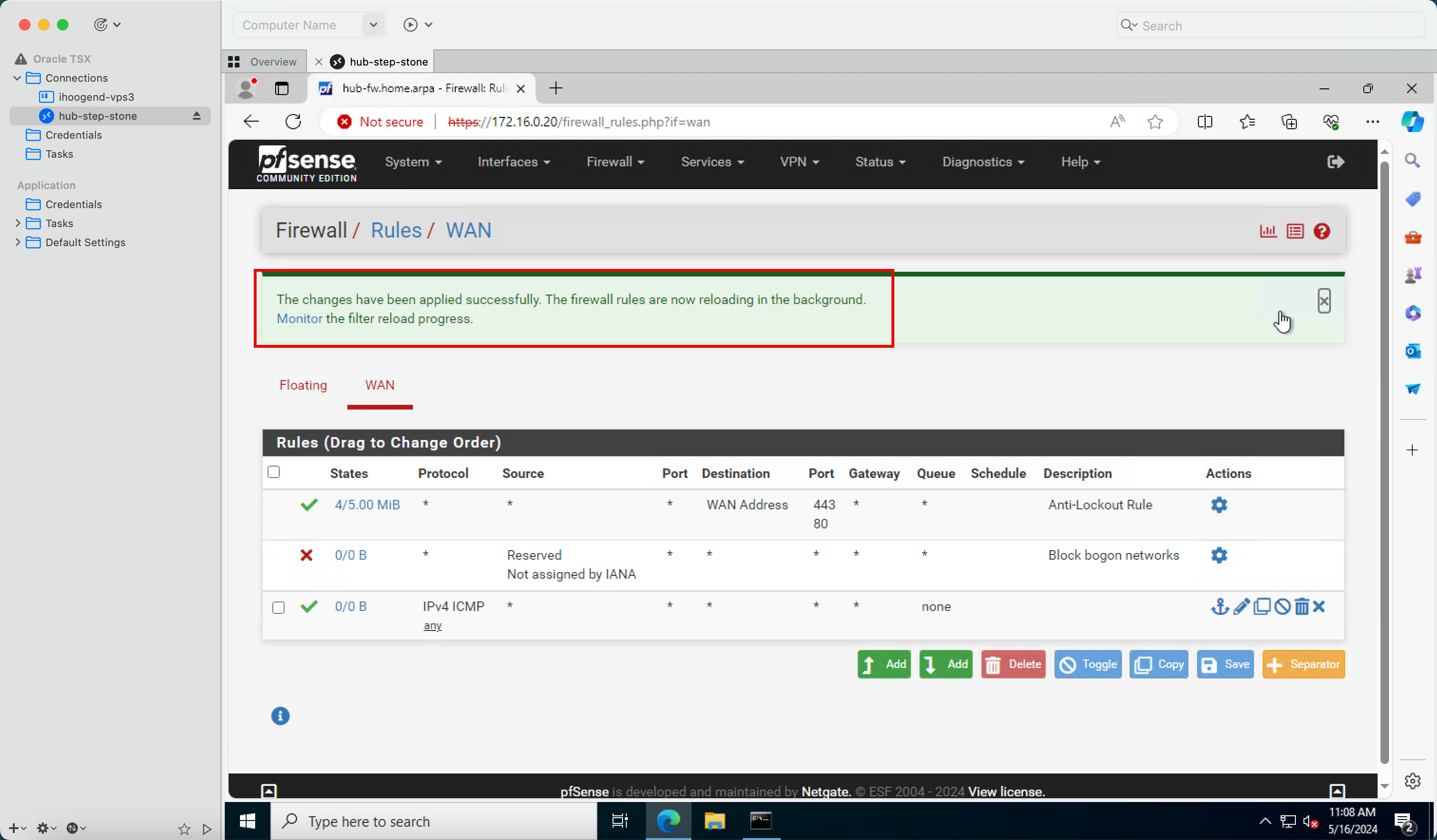

-

Observe que as alterações foram aplicadas com sucesso.

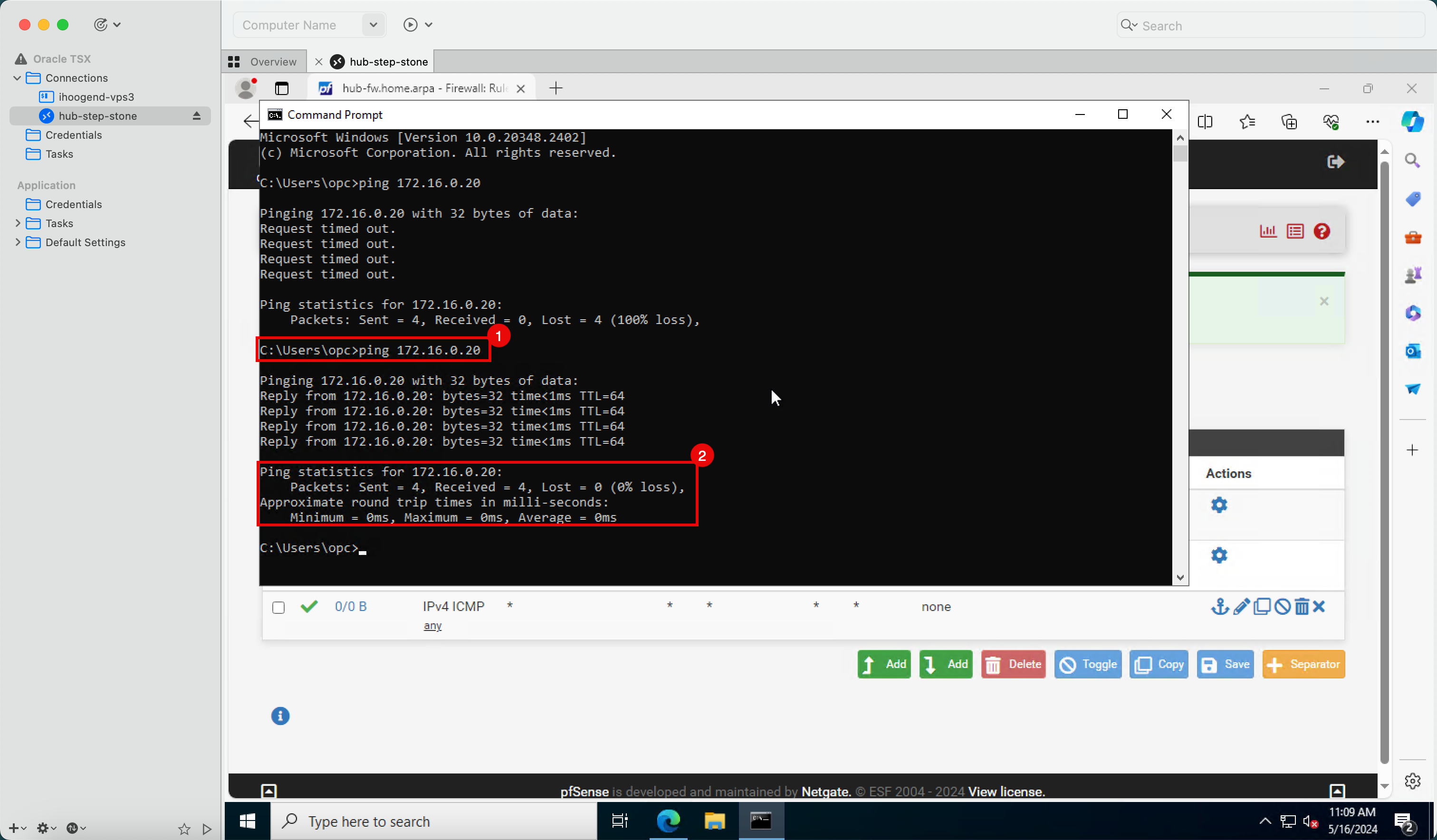

- Na instância do Windows, abra o Prompt de Comando e tente fazer ping no endereço IP do firewall pfSense.

- Observe que os resultados do ping estão mostrando uma 0% de perda de pacote.

-

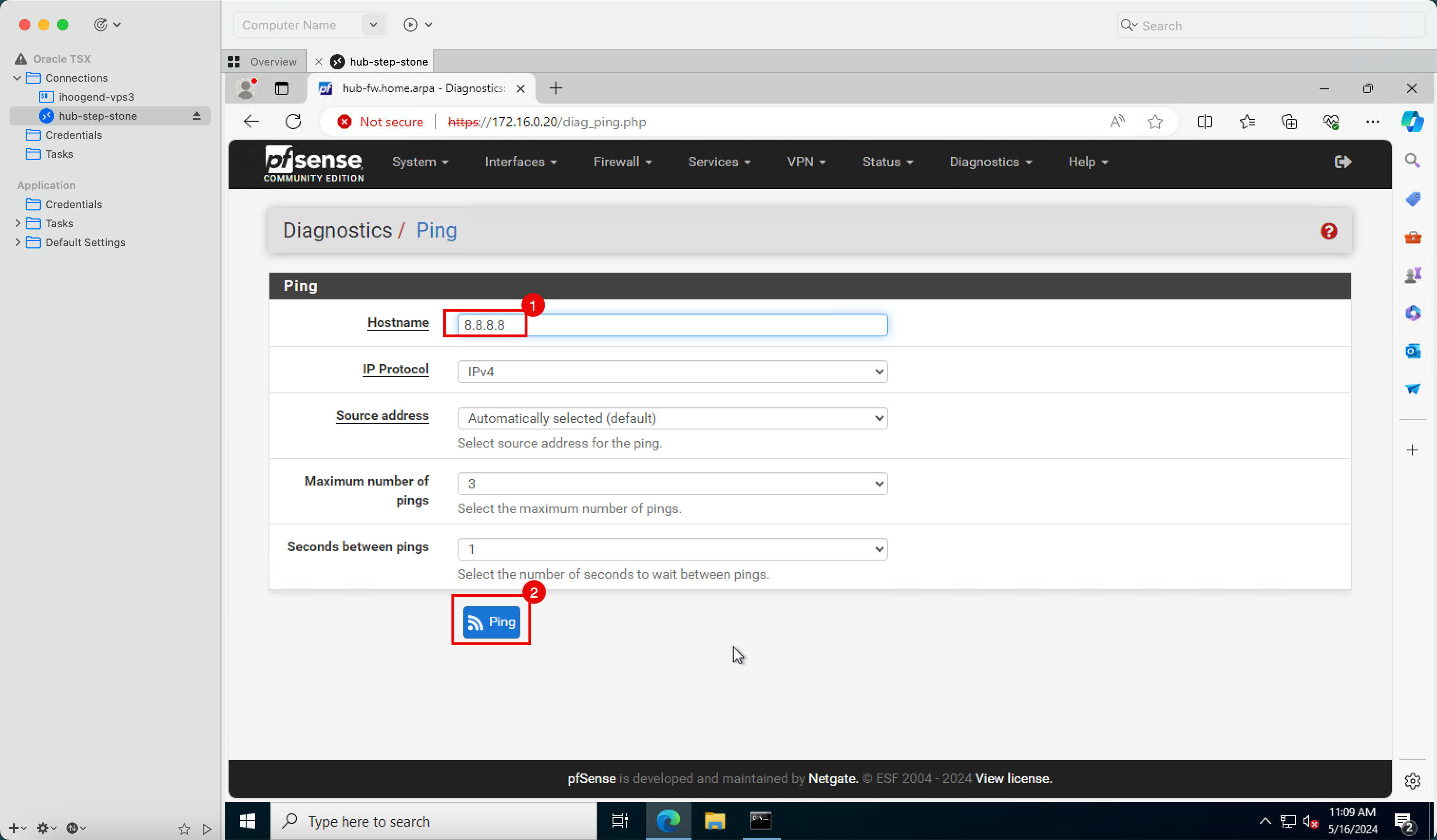

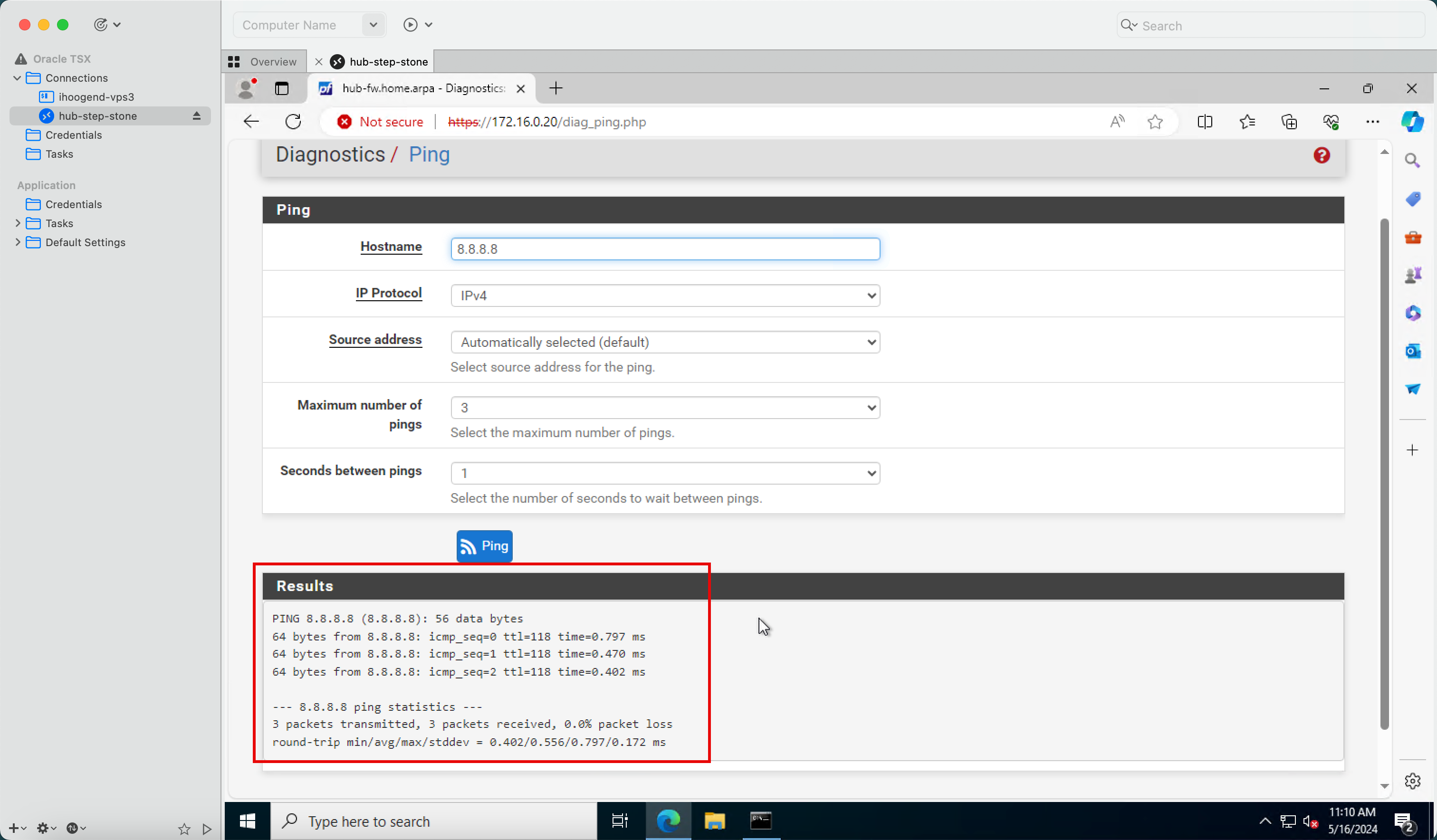

Outro teste de ping que podemos fazer é do firewall pfSense para a internet.

- Clique em Diagnóstico.

- Clique em Ping.

- Em Nome do Host, digite

8.8.8.8. - Clique em Ping.

-

Observe que os resultados do ping estão mostrando uma 0% de perda de pacote.

-

A imagem a seguir ilustra uma representação visual do que você criou. Observe que também abrimos o ICMP na lista de segurança padrão.

Agradecimentos

- Autor - Iwan Hoogendoorn (Especialista em Rede OCI)

Mais Recursos de Aprendizagem

Explore outros laboratórios em docs.oracle.com/learn ou acesse mais conteúdo de aprendizado gratuito no canal Oracle Learning YouTube. Além disso, visite education.oracle.com/learning-explorer para se tornar um Oracle Learning Explorer.

Para obter a documentação do produto, visite o Oracle Help Center.

Install a pfSense Firewall in Oracle Cloud Infrastructure

F99950-01

June 2024