Observação:

- Este tutorial requer acesso ao Oracle Cloud. Para se inscrever em uma conta gratuita, consulte Conceitos básicos do Oracle Cloud Infrastructure Free Tier.

- Ele usa valores de exemplo para credenciais, tenancy e compartimentos do Oracle Cloud Infrastructure. Ao concluir seu laboratório, substitua esses valores por valores específicos do seu ambiente de nuvem.

Configurar o Acesso ao Serviço Privado (PSA) no Oracle Cloud Infrastructure para Acessar com Segurança os Serviços Oracle da Sua VCN

Introdução

A Oracle Cloud Infrastructure (OCI) introduz o Private Service Access (PSA), uma nova construção de rede que fornece conectividade IP privada aos Serviços da OCI (incluindo APIs, Armazenamento de Objetos e repositórios Yum) diretamente na sua Rede Virtual na Nuvem (VCN). Com o PSA, as cargas de trabalho podem acessar com segurança os Serviços da OCI sem atravessar a internet pública, enquanto continuam a usar os mesmos FQDNs familiares.

Até agora, os clientes tinham duas opções principais para conectividade privada. O Gateway de Serviço (SGW) tornou possível acessar o OSN (Oracle Services Network) de uma VCN privada, mas ele se baseia no endereçamento IP público e oferece acesso amplo, tudo ou nada. Por outro lado, muitos serviços introduziram endpoints privados para fornecer acesso mais isolado, mas eles precisavam ser configurados por serviço, criando complexidade em escala.

A PSA une essas abordagens combinando o melhor dos dois mundos:

-

Um modelo nativo da VCN unificado para acesso privado a várias APIs do OCI Service.

-

IPs privados dentro da sua VCN mapeados de forma transparente para os FQDNs de serviço que você já usa.

-

Controle de acesso por serviço, possibilitando o alinhamento com os requisitos de segurança e conformidade sem alterações no aplicativo.

Neste tutorial, você aprenderá a configurar o PSA na sua VCN, validar a conectividade privada testando o acesso a uma API do OCI Service (como Object Storage, Oracle Yum, API ZPR etc.) e confirmar se o tráfego permanece em IPs privados em vez de usar a internet pública. No final, você entenderá como o PSA se compara ao Service Gateway e aos pontos finais privados e como adotá-lo como parte de uma estratégia de rede segura e moderna da OCI.

Por que esse tutorial é essencial?

A conectividade privada com os serviços da Oracle sempre foi possível na OCI, mas as opções vieram com compensações. O Gateway de Serviço deu aos clientes uma maneira simples de acessar a Oracle Services Network, mas ainda dependia de IPs públicos e só permitia amplo acesso. Os pontos finais privados específicos do serviço ofereciam um isolamento mais forte, mas exigiam que você os implantasse e gerenciasse individualmente, adicionando sobrecarga operacional à medida que você aumentava.

O Private Service Access (PSA) preenche a lacuna fornecendo uma solução unificada nativa da VCN para acessar APIs do OCI Service. Ele garante que o tráfego permaneça em IPs privados, impõe controle de acesso por serviço e preserva os mesmos FQDNs que seus aplicativos já usam.

Este tutorial é essencial porque mostra como configurar o PSA de ponta a ponta, validar se suas cargas de trabalho se conectam a APIs do OCI Service sem tocar na internet pública e entender como o PSA se compara com as abordagens existentes. Ao concluí-lo, você obterá a base para adotar o PSA com confiança em seus próprios ambientes OCI.

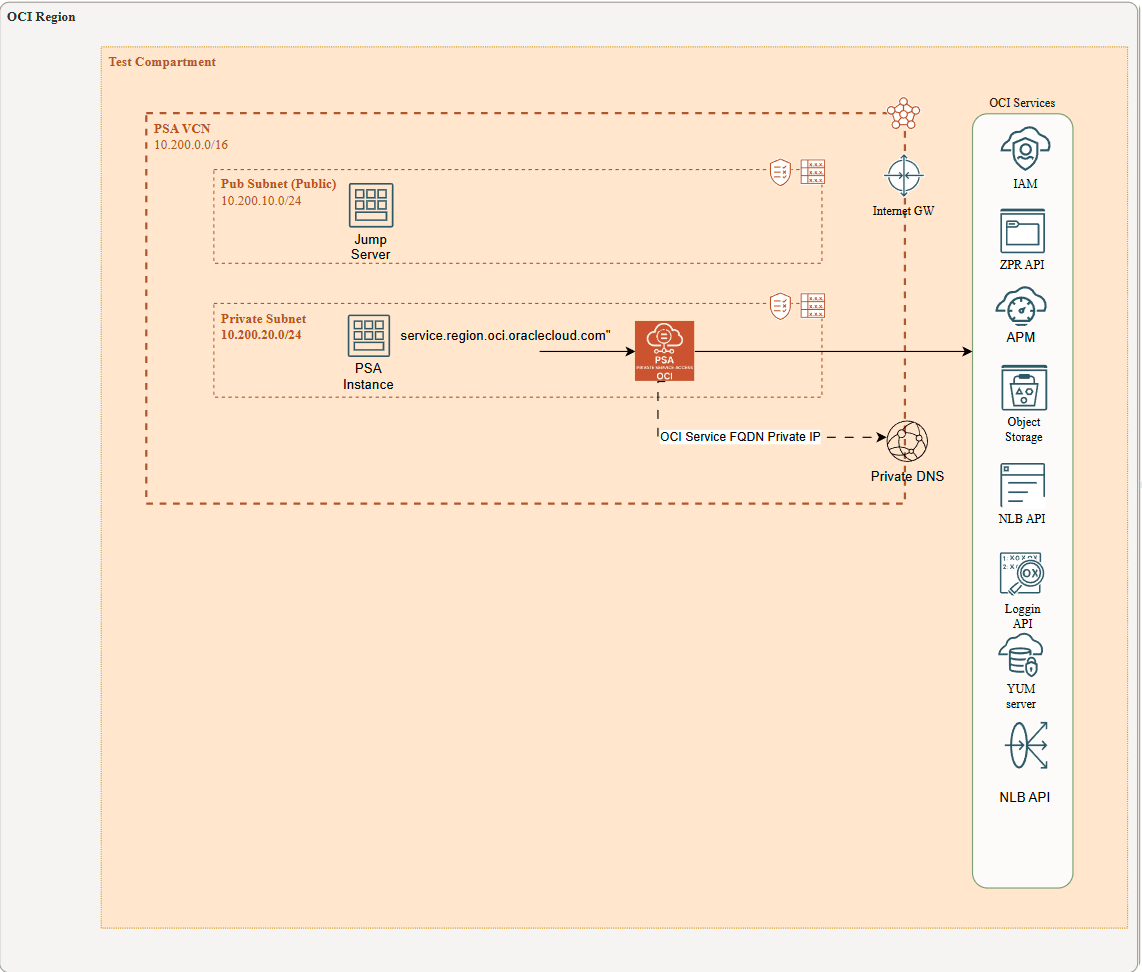

Arquitetura

Essa arquitetura mostra uma máquina virtual (VM) cliente, chamada de Instância PSA, em execução em uma sub-rede privada sem acesso à Internet (por meio de IGW ou NAT GW) e sem conectividade com serviços do OCI por meio de um Gateway de Serviço. Em vez disso, a VM usa o Private Service Access (PSA) para acessar os serviços públicos da OCI. Um servidor de salto em uma sub-rede pública é usado para estabelecer conexão com a Instância do PSA via ssh durante os testes.

Quando um ponto final PSA é criado, o serviço atualiza automaticamente o resolvedor de DNS privado da VCN adicionando os nomes de domínio totalmente qualificados (FQDNs) dos serviços públicos do OCI de destino às views privadas e mapeando-os para o endereço IP privado do serviço PSA. Da mesma forma, quando o ponto final PSA é excluído, esses FQDNs são removidos. Exemplos incluem yum.eu-madrid-1.oci.oraclecloud.com, network-load-balancer-api.eu-madrid-1.oci.oraclecloud.com, entre outros.

Objetivos

Ao final deste tutorial, você irá:

- Entenda como o Private Service Access (PSA) permite que cargas de trabalho de sub-rede privada se conectem com segurança aos serviços públicos da OCI.

- Saiba como o PSA se integra ao DNS privado da VCN para mapear automaticamente FQDNs de serviço para IPs privados.

- Implante e configure um ponto final PSA no Oracle Cloud Infrastructure.

- Verifique a conectividade de uma VM privada por meio do PSA com os serviços do OCI selecionados.

Pré-requisitos

-

Uma tenancy ativa do OCI. Você deve ter as permissões necessárias para criar e gerenciar recursos de rede no OCI.

-

Uma compreensão básica do Sistema Operacional Linux, OCI, Oracle Linux, incluindo como instalar e configurar software no Linux.

-

Uma boa compreensão de como usar a Console do OCI para criar e gerenciar recursos de rede.

-

Uma boa compreensão da ferramenta CLI do OCI.

Tarefa 1: Implantar Componente de Rede (VCN, Sub-redes e VMs)

1.- Implante uma VCN (Rede Virtual na Nuvem) com pelo menos duas sub-redes (Sub-rede Pública e Privada) em sua tenancy, usando um IPv4 CIDR de sua escolha ou seguindo a arquitetura recomendada. Para obter mais informações, consulte:

2.- Implante duas VMs linux (Jump Server em público, instância PSA em privado), uma para cada sub-rede. Para obter mais informações, consulte:

Tarefa 2: Testar a VM do Jump Server para acessar a instância PSA

Usaremos a VM do Linux Jump Server como ponto de acesso para acessar a VM hospedada na sub-rede privada (a Instância PSA). Como você sabe, as VMs em sub-redes privadas só são acessíveis por meio de seus IPs privados e não têm conectividade com a Internet. Para permitir o acesso, faça upload da chave privada SSH da Instância PSA para o Jump Server. A partir daí, você pode iniciar conexões SSH com a Instância PSA. Recomendamos o uso do SFTP para fazer upload seguro da chave.

Depois de fazer upload da chave privada para o servidor jump via SFTP, você faz o ssh no servidor jump e:

ssh -i private_PSA_instance_ssh.prv 10.200.20.X ( your vm PSA instace ip)Observação: Se você encontrar problemas de compatibilidade ao usar a chave privada SSH gerada no OCI, poderá convertê-la no formato necessário usando uma ferramenta como PuTTYgen (para Windows) ou OpenSSL (para Linux/macOS). Essas ferramentas permitem que você transforme a chave entre formatos para que ela possa ser usada perfeitamente com seu cliente SSH.

Consulte esta documentação para puttyGen: PuttyGen

Tarefa 3: Instalar a cli do OCI na instância do PSA

Agora que você está conectado à instância do PSA, precisa instalar a CLI do OCI

Consulte esta documentação para instalar a CLI do OCI: Instalação da CLI do OCI

Observe que essa VM do PSA, hospedada em uma sub-rede privada, exigirá temporariamente acesso à Internet. Recomendamos adicionar um Gateway NAT à sua VCN e criar uma rota 0.0.0.0/0 que aponte para ela.

Consulte esta documentação para configurar e usar o Gateway NAT: Gateway NAT do OCI

Após a instalação, é muito importante remover o Gateway NAT da sub-rede privada. O objetivo é testar o serviço Oracle de uma sub-rede estritamente privada sem acesso público, seja de entrada ou saída.

Tarefa 4: Adicionar os serviços PSA para teste

Nesta tarefa, adicionaremos vários serviços PSA a serem testados posteriormente na instância privada PSA por meio da api da CLI do OCI.

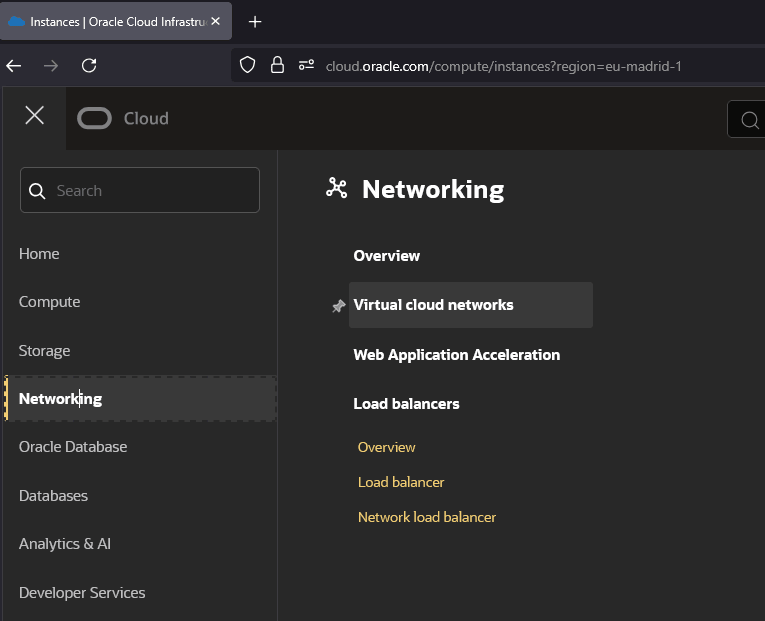

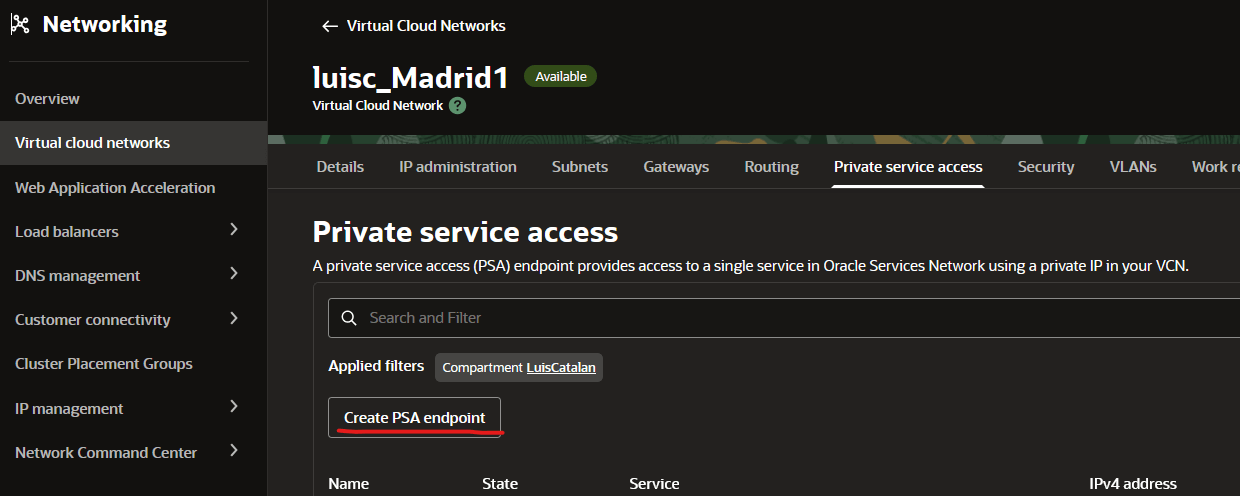

1.- Vá para a Console do OCI: Rede-VCN

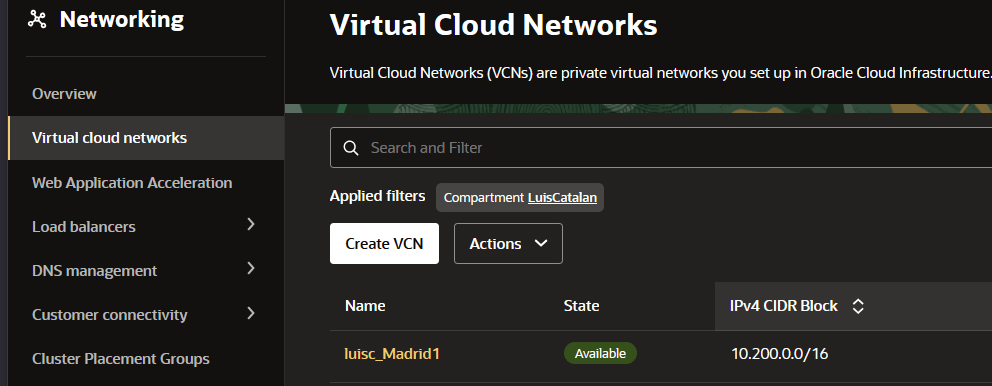

2.- Clique em "Redes Virtuais na Nuvem" e escolha a VCN na qual está a instância privada PSA.

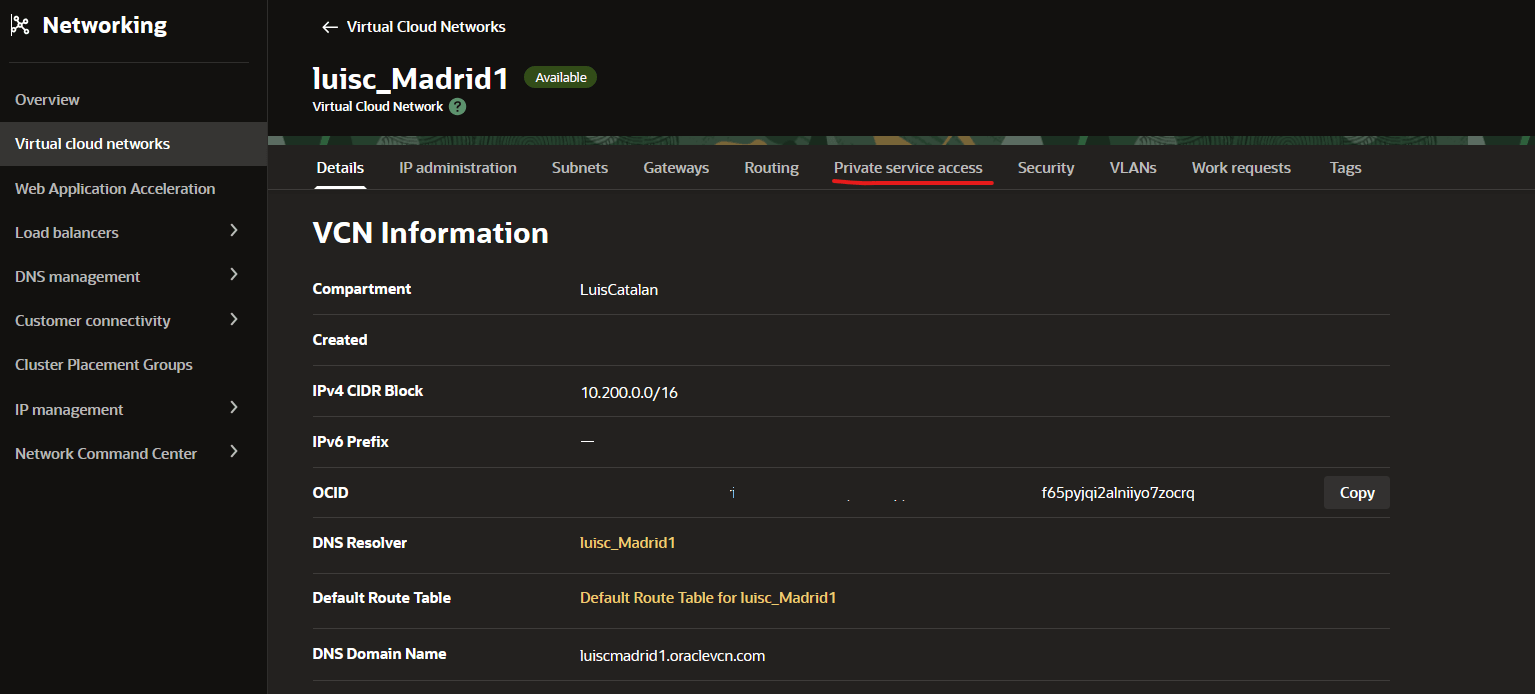

3.- Na VCN, escolha Private Service Access.

4.- Pressione o botão endoint Criar PSA.

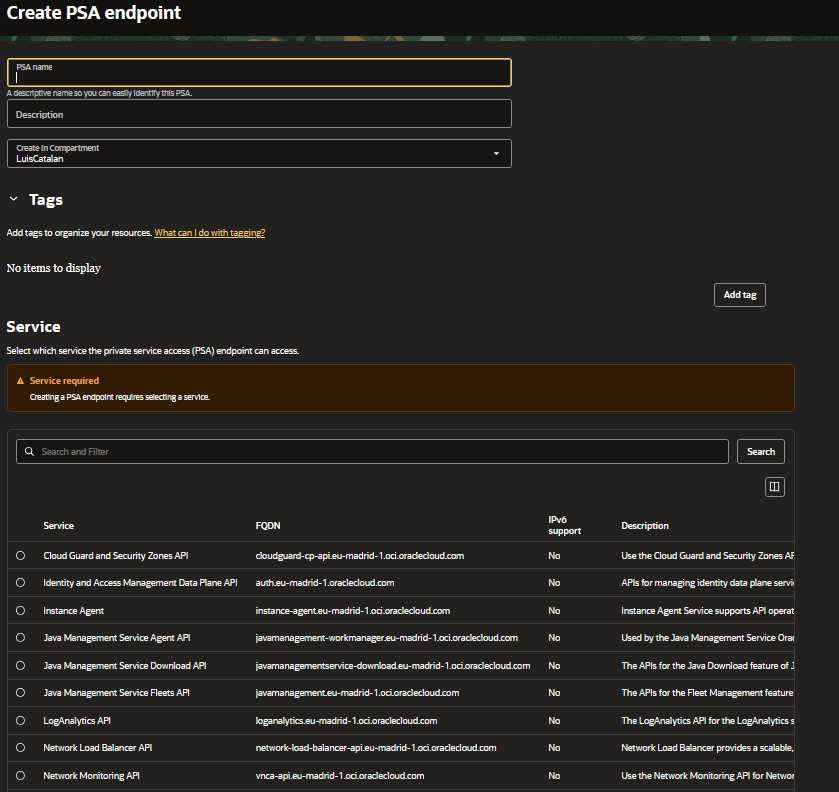

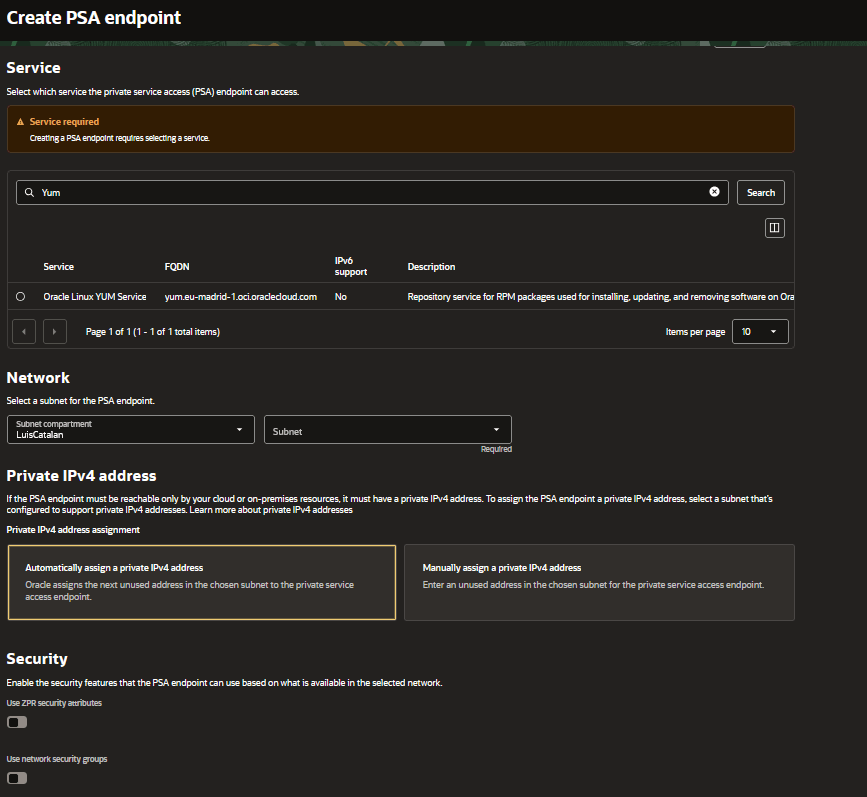

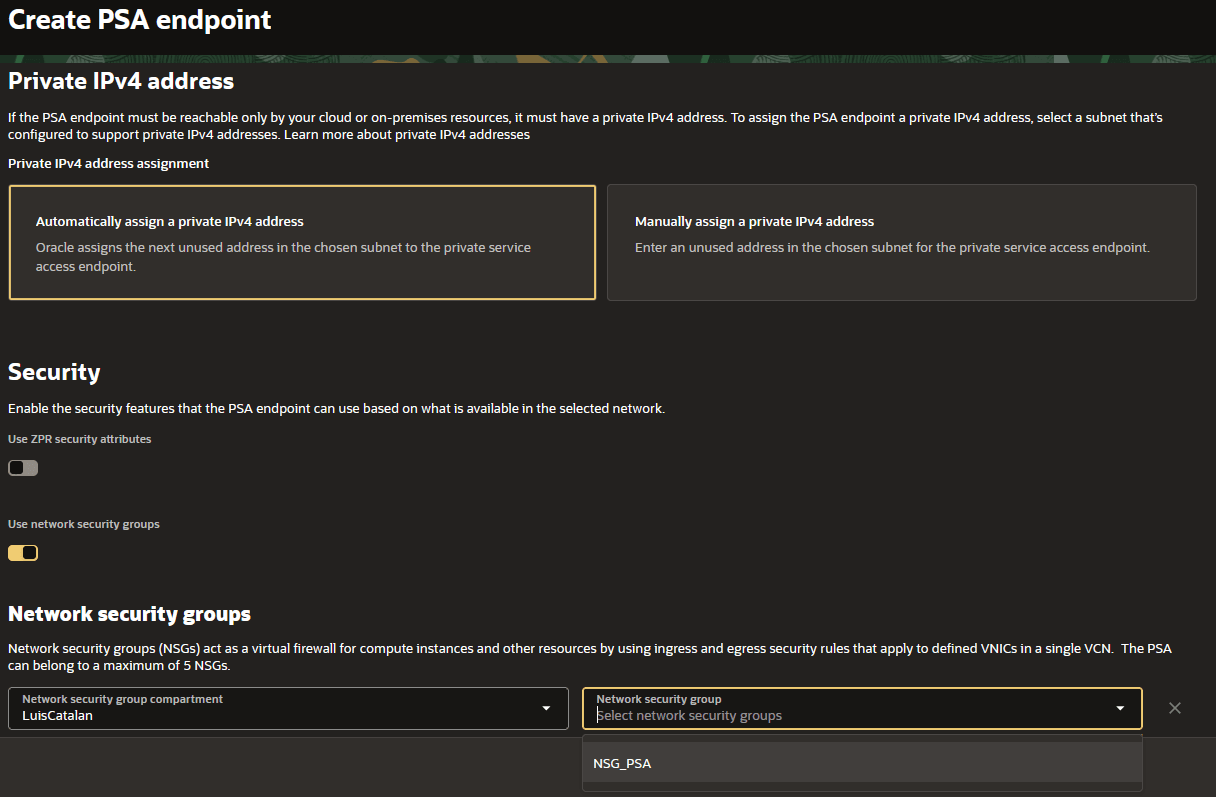

5.- Uma vez no menu criar PSA, você precisará escolher um nome para o serviço PSA, o compartimento no qual ele será criado, o tipo de serviço PSA que você deseja criar, o Compartimento da sub-rede e a sub-rede na qual o ponto final será criado. Além disso, você pode escolher uma atribuição automática de IP privado ou manual. A última opção é a segurança. É altamente recomendável designar um atributo de segurança ZPR ou NSGs para permitir o tráfego em direção a esse ponto final.

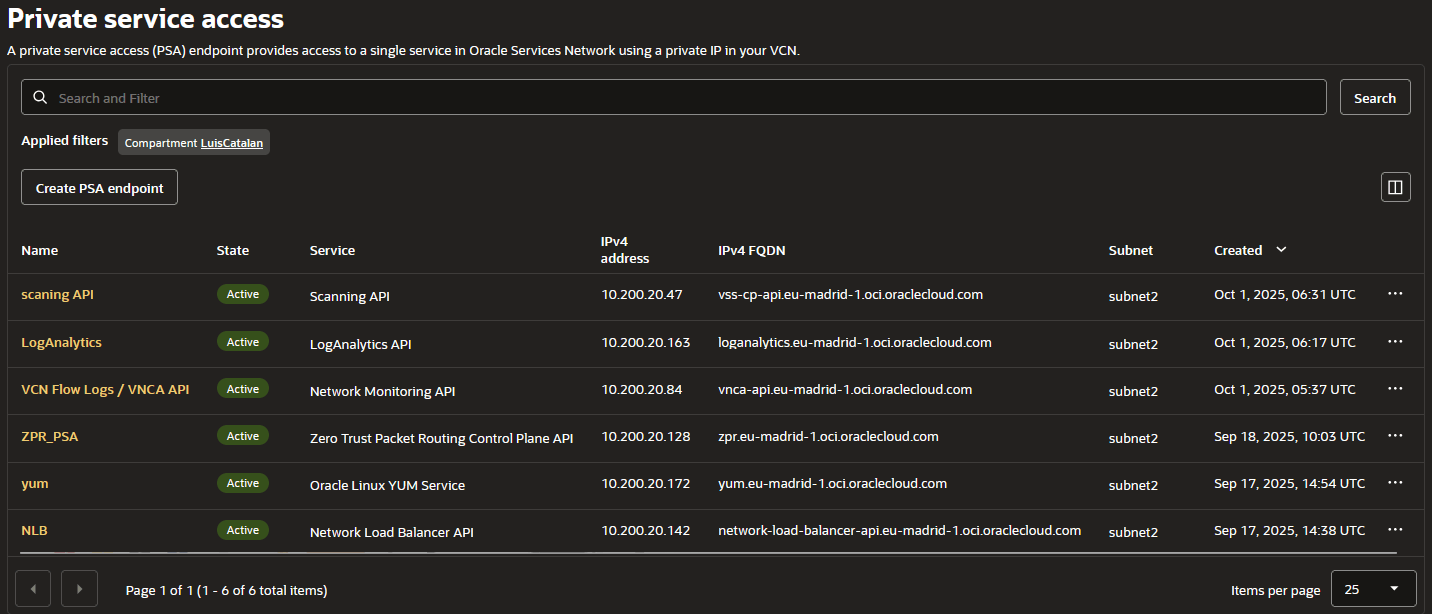

Depois de criadas, as PSAs serão exibidas na seguinte lista:

O PSA recebe um endereço IP privado da sub-rede em que foi criado. Esse IP privado pode ser designado automaticamente ou escolhido manualmente na sub-rede e, na console, ele é mostrado como 'endereço IPv4'. O PSA também tem um FQDN associado (nome de domínio) para o serviço privado, mostrado no console como 'IPv4 FQDN', que é mapeado para o mesmo IP privado.

Tarefa 5: Testando o ponto final PSA

Agora precisamos testar o ponto final do PSA. Neste exemplo, testaremos o servidor YUM e a API Plano de Controle de Roteamento do Zero Trust Packer.

1.- Primeiro, conecte-se ao servidor de salto via SSH.

2.- Do jump server, SSH para a instância privada PSA.

Observação: esta instância não tem acesso à Internet e não está conectada a um Gateway de Serviço ou a um Gateway NAT."

[opc@jumpserver ~]\$ ssh -i private_OCI_v2_ssh.prv 10.200.20.67

[opc@privateinstace-psa-test ~]\$Como pré-verificação, vamos testar se o FQDN IPv4 está realmente apontando para seu IP privado

dig +short yum.eu-madrid-1.oci.oraclecloud.com

10.200.20.172Se você vir um IP público em vez de um IP privado, algo deu errado. Para obter mais informações sobre o IPv4, IPv4

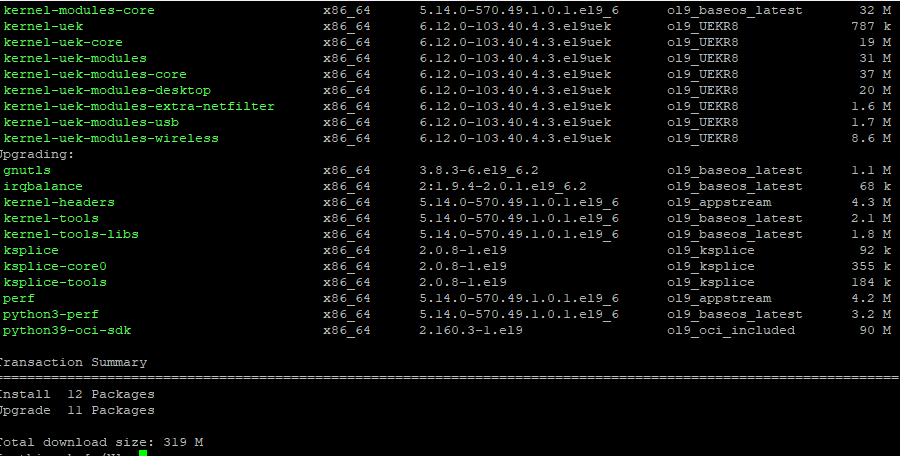

Agora, deixe chamar a atualização do yum

O serviço Yum está passando por seu ponto final privado PSA 'yum.eu-madrid-1.oci.oraclecloud.com' em 10.200.20.172 !!

Agora o ZPR um:

dig +short zpr.eu-madrid-1.oci.oraclecloud.com

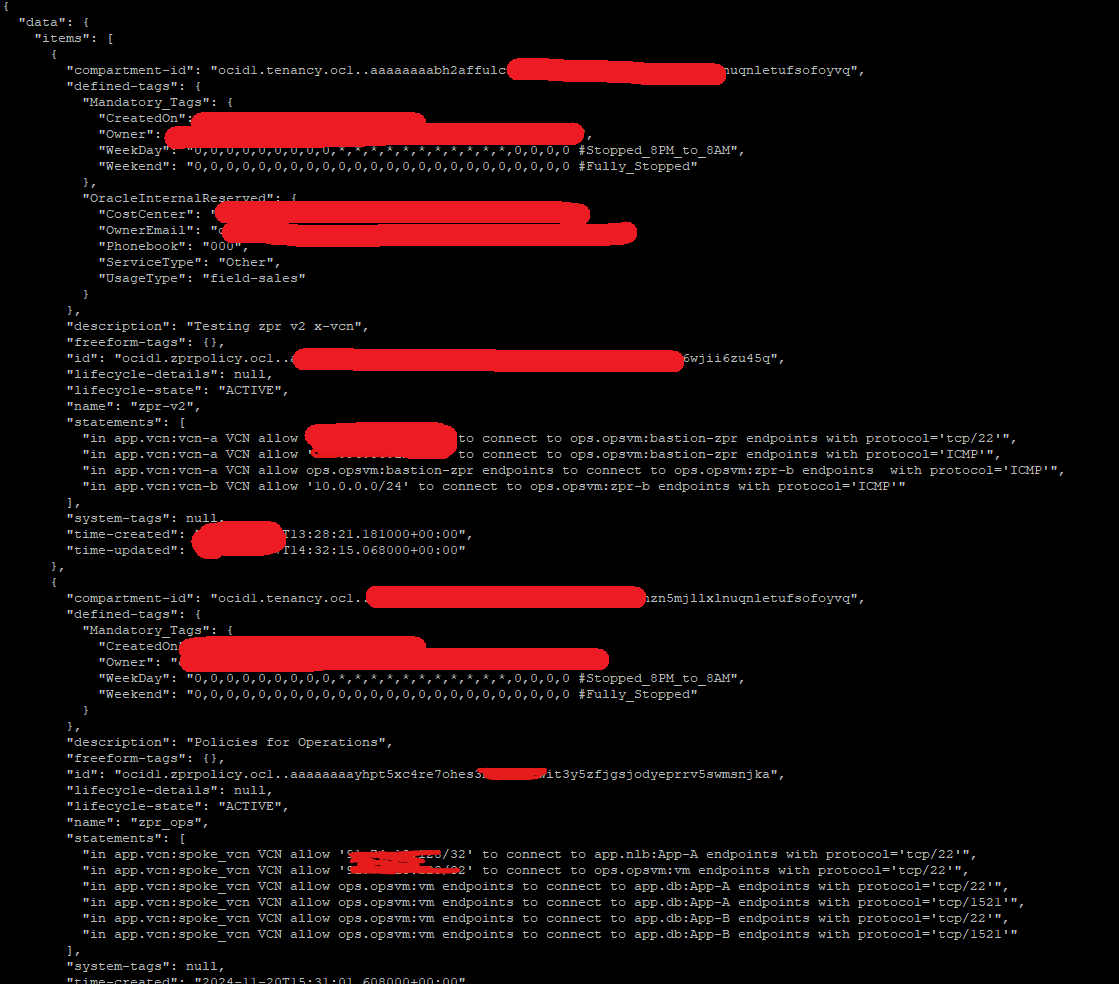

10.200.20.128Agora, vamos listar o número de políticas de ZPR em uma determinada tenancy

oci zpr zpr-policy list --compartment-id ocid1.tenancy.oc1..aaaaaaaabh2affulc4dt4tqs7lbojyhqi6hzXXXXXX --region eu-madrid-1

Conclusão

Neste tutorial, você aprendeu como o Acesso ao Serviço Privado (PSA) permite que cargas de trabalho em sub-redes privadas alcancem com segurança os serviços públicos da Oracle Cloud Infrastructure sem exigir conectividade com a Internet ou com o Gateway de Serviço. Percorremos a configuração de um ponto final PSA, a atribuição do DNS privado da VCN no mapeamento de FQDNs de serviço para IPs privados e como acessar a instância privada por meio de um Jump Server.

O PSA é importante porque oferece maior controle e flexibilidade sobre quais serviços são expostos por meio de pontos finais privados. Em vez de abrir um amplo acesso, você pode definir exatamente quais serviços públicos da OCI são acessíveis, tornando sua arquitetura mais segura e granular em termos de controle de acesso.

Ao concluir as etapas de configuração e verificação, você viu como o PSA fornece uma maneira simples, mas avançada, de aumentar a segurança, mantendo o tráfego totalmente dentro da sua VCN. Com essas fundações em vigor, agora você pode integrar o PSA em cenários mais complexos.

Links Relacionados

Confirmações

- Autores - Luis Catalán Hernández (Cloud Infrastructure Networking Black Belt), Cristian Sarafoleanu (Cloud Infrastructure Networking Black Belt)

Mais Recursos de Aprendizado

Explore outros laboratórios em docs.oracle.com/learn ou acesse mais conteúdo de aprendizado gratuito no canal do Oracle Learning YouTube. Além disso, acesse education.oracle.com/learning-explorer para se tornar um Oracle Learning Explorer.

Para obter a documentação do produto, visite o Oracle Help Center.

Configure Private Service Access (PSA) in Oracle Cloud Infrastructure to Securely Access Oracle Services from Your VCN

G51465-01