Compreender a Integração

Depois de concluir a integração, o fluxo de autenticação para aplicativos locais que usam o Oracle Access Management (OAM) permanecerá o mesmo. Para aplicativos em nuvem, o fluxo de autenticação muda de um fluxo do Oracle Identity Cloud Service apenas para um usando uma asserção SAML do OAM.

A configuração do OAM para atuar como provedor de identidades (IdP) para o seu Oracle Identity Cloud Service não afeta a forma como os usuários acessam seus aplicativos locais. Os usuários que acessam um aplicativo local protegido pelo OAM são desafiados com o esquema de autenticação apropriado, como um log-in de formulário. O OAM valida as credenciais do usuário, gera a sessão do usuário e permite o acesso ao aplicativo local.

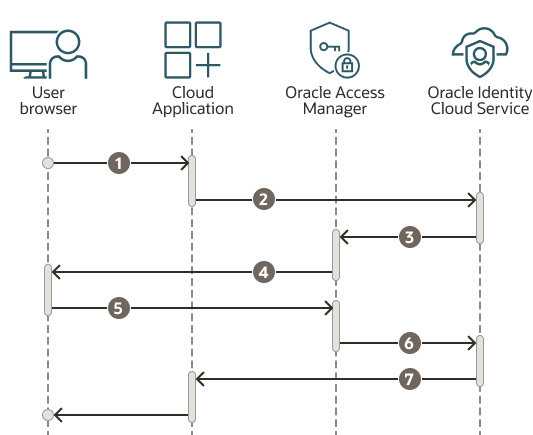

O diagrama a seguir explica o fluxo de autenticação SAML 2.0 para seus aplicativos em nuvem ao usar o OAM como um IdP para o Oracle Identity Cloud Service.

- O usuário solicita acesso a um aplicativo em nuvem.

- O aplicativo em nuvem redireciona o browser do usuário para o Oracle Identity Cloud Service para autenticação.

- O Oracle Identity Cloud Service redireciona o browser do usuário para o OAM como o provedor de identidades (IdP) para autenticação.

- O OAM apresenta sua página de acesso ao usuário.

- O usuário envia credenciais para o OAM.

- Depois que o usuário se autentica com sucesso no OAM, o browser é redirecionado para o Oracle Identity Cloud Service com um Token SAML válido.

- O Oracle Identity Cloud Service consome o token SAML, cria uma sessão de usuário e, em seguida, redireciona o browser de volta para o aplicativo em nuvem.

- O aplicativo em nuvem cria sua própria sessão de usuário e, em seguida, apresenta a home page ao usuário.

Validar os Pré-requisitos

Valide os pré-requisitos a seguir antes de integrar o Oracle Access Management (OAM) e o Oracle Identity Cloud Service.

- Confirme se os usuários estão sincronizados entre o armazenamento de identidades do OAM e o Oracle Identity Cloud Service.

A integração IdP requer que existam entradas de usuário com o mesmo atributo exclusivo no armazenamento de identidades do OAM e no Oracle Identity Cloud Service. Um atributo exclusivo comumente usado é o endereço de e-mail. O Oracle Identity Cloud Service oferece mecanismos que sincronizam usuários de forma contínua e automática.

Você tem as seguintes opções disponíveis para sincronizar usuários entre o armazenamento de identidades do OAM existente e o Oracle Identity Cloud Service:- APIs REST

- arquivos CSV

- Conector do OIM

- Identity Bridge

Como exemplo, usando o Oracle Unified Directory (OUD) para o Armazenamento de Identidades do OAM, você pode simplesmente verificar as entradas do usuário. Para verificar o endereço de e-mail de um usuário individual no OUD, você pode usar ldapsearch. Para recuperar um usuário no OUD, inicie um terminal e execute o comando ldapsearch da seguinte forma, substituindo os atributos e valores de acordo com seu ambiente:

ldapsearch -h oudhost -p 1389 -D "cn=Directory Manager" -s sub -b "dc=example,dc=com" "uid=csaladna" dn mailA saída do comando retornará o DN e o e-mail do usuário da seguinte forma:

dn: uid=csaladna,ou=People,dc=example,dc=com mail: csaladna@example.comRegistre o e-mail retornado do OUD (por exemplo: csaladna@example.com):

- Acesse a console do Oracle Identity Cloud Service, amplie a Gaveta de Navegação e clique em Usuários.

- Pesquise e confirme se existe um usuário com o e-mail do OUD.

- Se os usuários não estiverem no diretório de usuários do OAM e no Oracle Identity Cloud Service com atributos exclusivos correspondentes, você não poderá continuar.

Primeiro, certifique-se de que todos os usuários que usarão o serviço IdP do OAM tenham atributos exclusivos correspondentes em ambos os diretórios.

- Verifique se o Identity Federation do OAM está ativado.

- Faça log-in na console do OAM e navegue até Configuração > Serviços Disponíveis.

- Confirme se a Federação de Identidades está ativada. (Ative-o se estiver desativado).