Implante aplicativos do Oracle Financial Crime and Compliance Management na nuvem

O Oracle Financial Crime and Compliance Management é um conjunto abrangente de aplicativos que ajudam as instituições financeiras a combater a lavagem de dinheiro e outros crimes financeiros, ao mesmo tempo em que cumprem as regulamentações relacionadas. Ele suporta todo o espectro de casos de uso de crimes anti-financeiros, desde a devida diligência do cliente até o monitoramento de transações, investigações, relatórios regulatórios e insights de gerenciamento.

- Mova sua infraestrutura para a nuvem com a necessidade mínima para zero de alterar a arquitetura do aplicativo.

- Diminua o custo total de propriedade, reduzindo o excesso de provisionamento e passando de custos fixos para custos variáveis.

- Reduza o risco de interrupções nas operações de negócios e aumente sua capacidade de resposta e satisfação do cliente.

Arquitetura

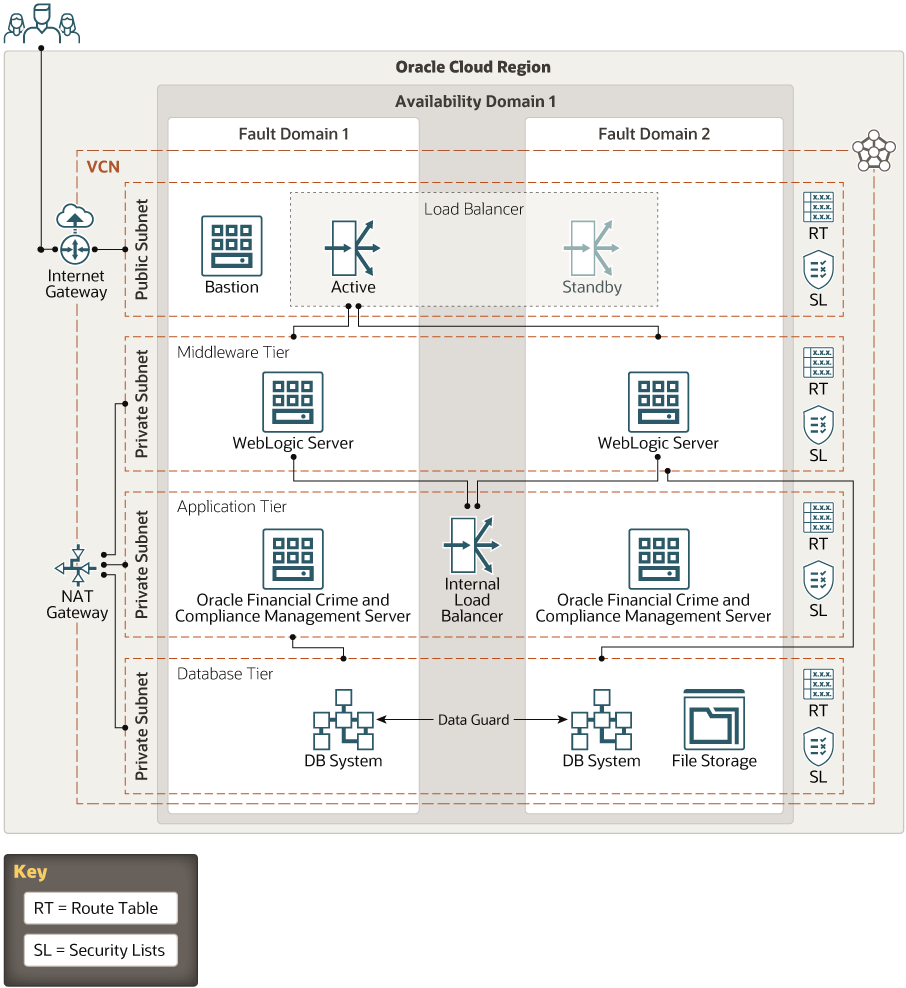

Esta arquitetura de referência mostra a infraestrutura necessária para implantar aplicativos do Oracle Financial Crime and Compliance Management na nuvem.

A camada de middleware, a camada de aplicativo e a camada de banco de dados estão em sub-redes privadas separadas, que podem ser acessadas por meio de um host bastion. O acesso externo aos aplicativos é feito por meio de um balanceador de carga público. Cada camada tem recursos redundantes distribuídos em diferentes domínios de falha, garantindo um ambiente de aplicativo altamente disponível em toda a pilha.

Descrição da ilustração fccm_oci_architecture.png

A arquitetura tem os seguintes componentes:

- Região

Uma região do Oracle Cloud Infrastructure é uma área geográfica localizada que contém um ou mais data centers, chamados domínios de disponibilidade. As regiões são independentes de outras regiões e grandes distâncias podem separá-las (entre países ou mesmo continentes).

- Domínio de disponibilidade

Os domínios de disponibilidade são data centers independentes e independentes em uma região. Os recursos físicos em cada domínio de disponibilidade são isolados dos recursos nos outros domínios de disponibilidade, o que fornece tolerância a falhas. Os domínios de disponibilidade não compartilham infraestrutura, como energia ou resfriamento, ou a rede de domínio de disponibilidade interna. Portanto, é improvável que uma falha em um domínio de disponibilidade afete os outros domínios de disponibilidade na região.

- Domínio com falha

Um domínio de falha é um agrupamento de hardware e infraestrutura dentro de um domínio de disponibilidade. Cada domínio de disponibilidade tem três domínios de falha com energia e hardware independentes. Quando você distribui recursos entre vários domínios de falha, seus aplicativos podem tolerar falhas físicas do servidor, manutenção do sistema e falhas de energia dentro de um domínio de falha.

- Rede virtual na nuvem (VCN) e sub-rede

Um VCN é uma rede personalizável definida por software que você configura em uma região do Oracle Cloud Infrastructure. Como as redes tradicionais de data center, as VCNs oferecem controle total sobre seu ambiente de rede. Um VCN pode ter vários blocos CIDR não sobrepostos que você pode alterar depois de criar o VCN. Você pode segmentar uma VCN em sub-redes, que podem ter escopo para uma região ou para um domínio de disponibilidade. Cada sub-rede consiste em uma faixa contígua de endereços que não se sobrepõem às outras sub-redes na VCN. Você pode alterar o tamanho de uma sub-rede após a criação. Uma sub-rede pode ser pública ou privada.

- Balanceador de carga

O serviço Oracle Cloud Infrastructure Load Balancing fornece distribuição de tráfego automatizada de um ponto de entrada para vários servidores de aplicativos no backend. O balanceador de carga fornece um front-end para os servidores de aplicativos, isolando e impedindo o acesso desnecessário ou não autorizado às camadas internas.

Ao criar a camada da aplicação no modo de cluster, você pode configurar o balanceador de carga para distribuir o tráfego entre os servidores no domínio do Oracle WebLogic Server.

- Host Bastion

O bastion host é uma instância de computação que serve como um ponto de entrada seguro e controlado para a topologia de fora da nuvem. O bastião hospedeiro é normalmente provisionado em uma zona desmilitarizada (DMZ). Ele permite que você proteja recursos confidenciais colocando-os em redes privadas que não podem ser acessadas diretamente de fora da nuvem. A topologia tem um único ponto de entrada conhecido que você pode monitorar e auditar regularmente. Assim, você pode evitar expor os componentes mais sensíveis da topologia sem comprometer o acesso a eles.

- Camada de aplicações

O servidor do Oracle Financial Crime and Compliance Management é o nó que hospeda os binários do produto, serviços multithreaded para gerenciamento de metadados e estruturas de processamento em lote.

- Camada de middlewareA camada de middleware contém os seguintes componentes:

- Oracle WebLogic Server

- Oracle Data Integrator: Obrigatório somente se estiver usando o Oracle Financial Services Data Integration Hub

- Camada do banco de dadosO sistema de banco de dados (BD) é um banco de dados Oracle com até três bancos de dados plugáveis (PDBs) para os seguintes componentes:

- Esquema de configuração e esquema de aplicativo

- Oracle Analytics: Obrigatório se você quiser implantar o repositório do Oracle Analytics no mesmo banco de dados

- Oracle OLAP (Processamento Analítico On-line) e Oracle Hyperion Essbase: Obrigatório somente para implantações que usam o recurso OLAP do Oracle Financial Services Analytical Applications

Você pode instalar o Oracle Database em instâncias de computação ou provisionar sistemas Oracle Cloud Infrastructure Database, conforme mostrado na arquitetura. Use a edição de alto desempenho.

- Gateway NAT

O gateway NAT permite que recursos privados em uma VCN acessem hosts na Internet, sem expor esses recursos a conexões de internet de entrada.

- Gateway de Internet

O gateway de internet permite o tráfego entre as sub-redes públicas em uma VCN e a internet pública.

Considerações

- Desempenho

Você pode dimensionar o desempenho da arquitetura conforme necessário. Você pode usar formas maiores e adicionar mais instâncias para redistribuir a carga.

- Segurança

Exceto para o host bastião (se presente) e balanceadores de carga, todos os componentes devem ser colocados em sub-redes privadas.

- Disponibilidade

Nessa arquitetura, recursos redundantes são provisionados em cada camada, garantindo alta disponibilidade. Você pode alterar a arquitetura para distribuir recursos entre várias regiões. Para obter proteção de dados adicional, você também pode usar os recursos de backup de banco de dados e backup de volume do Oracle Cloud Infrastructure.

- Custo

Você pode ajustar as instâncias de computação e os sistemas de banco de dados para usar formas maiores quando a carga aumenta e diminui para formas menores quando a carga é reduzida.

Recomendações

Seus requisitos podem ser diferentes da arquitetura descrita aqui. Use as recomendações a seguir como ponto de partida.

- VCN

Ao criar uma VCN, determine o número de blocos CIDR necessários e o tamanho de cada bloco com base no número de recursos que você planeja anexar a sub-redes na VCN. Use blocos CIDR que estejam dentro do espaço de endereço IP privado padrão.

Selecione blocos CIDR que não se sobreponham a nenhuma outra rede (no Oracle Cloud Infrastructure, seu data center local ou outro provedor de nuvem) para a qual você pretenda configurar conexões privadas.

Depois de criar um VCN, você poderá alterar, adicionar e remover seus blocos CIDR.

Ao projetar as sub-redes, considere o fluxo de tráfego e os requisitos de segurança. Anexe todos os recursos em uma camada ou função específica à mesma sub-rede, que pode servir como um limite de segurança.

Usar sub-redes regionais.

- Balanceador de carga

A forma mais pequena do balanceador de carga é 100 Mbps. Dependendo do número de conexões simultâneas necessárias e do throughput, você pode usar formas maiores. Recomendamos que você use nomes DNS, porque o endereço IP do balanceador de carga não pode ser reservado.

- Instâncias do serviço Compute

Essa arquitetura usa uma única instância de computação em cada domínio de falha. Mas, dependendo da sua carga de trabalho, você pode optar por implantar os componentes da aplicação em diferentes instâncias de computação.

- Sistemas de BD

Para uma pequena implantação, uma única instância de BD com duas OCPUs é suficiente. Essa arquitetura usa uma implantação com dois sistemas de BD, um dos quais é um stand-by.

- Armazenamento

As instâncias de computação nesta arquitetura usam armazenamento em blocos regular; nenhum desempenho extra é necessário.

- Conectividade de rede

Para permitir que seus administradores gerenciem o ambiente, você pode conectar a topologia de nuvem à sua infraestrutura local existente usando conexões IPSec VPN site a site ou circuitos FastConnect dedicados.

Se a topologia de nuvem precisar ser segregada da infraestrutura local, você poderá implantar um host bastião para proteger o acesso de gerenciamento aos recursos nas sub-redes privadas.

- Segurança

-

Use o Oracle Cloud Guard para monitorar e manter a segurança de seus recursos no Oracle Cloud Infrastructure de forma proativa. O Cloud Guard usa receitas de detectores que você pode definir para examinar seus recursos quanto a deficiências de segurança e monitorar operadores e usuários quanto a atividades de risco. Quando qualquer configuração incorreta ou atividade insegura é detectada, o Cloud Guard recomenda ações corretivas e auxilia na execução dessas ações, com base nas receitas de resposta que você pode definir.

-

Para recursos que exigem segurança máxima, a Oracle recomenda que você use zonas de segurança. Uma zona de segurança é um compartimento associado a uma receita definida pela Oracle de políticas de segurança baseadas nas melhores práticas. Por exemplo, os recursos em uma zona de segurança não devem ser acessíveis pela internet pública e devem ser criptografados usando chaves gerenciadas pelo cliente. Quando você cria e atualiza recursos em uma zona de segurança, o Oracle Cloud Infrastructure valida as operações em relação às políticas na receita da zona de segurança e nega operações que violem qualquer uma das políticas.

-