Saiba mais sobre como Projetar uma Zona de Destino para o Oracle E-Business Suite e a Implantação do Cloud Manager

Nesta solução, você aprende a implantar uma zona de destino com uma nova tenancy que também atende aos requisitos específicos para implantar uma carga de trabalho do EBS. Você faz isso usando três pilhas diferentes do Oracle Cloud Infrastructure Resource Manager:

- Oracle E-Business Suite: Pilha do Administrador da Tenancy para Zonas de Destino (Pilha do IAM)

- Oracle E-Business Suite: Pilha do Administrador de Rede para Zonas de Destino (Pilha de Rede)

- Oracle E-Business Suite: Pilha de Implantação do Cloud Manager para Zonas de Destino (Pilha CM)

Em seguida, você pode usar o EBS Cloud Manager para automatizar a migração, a implantação e o gerenciamento do ciclo de vida de vários ambientes EBS nessa zona de destino.

Antes de Começar

Opcionalmente, você também pode implantar a seguinte arquitetura de referência:

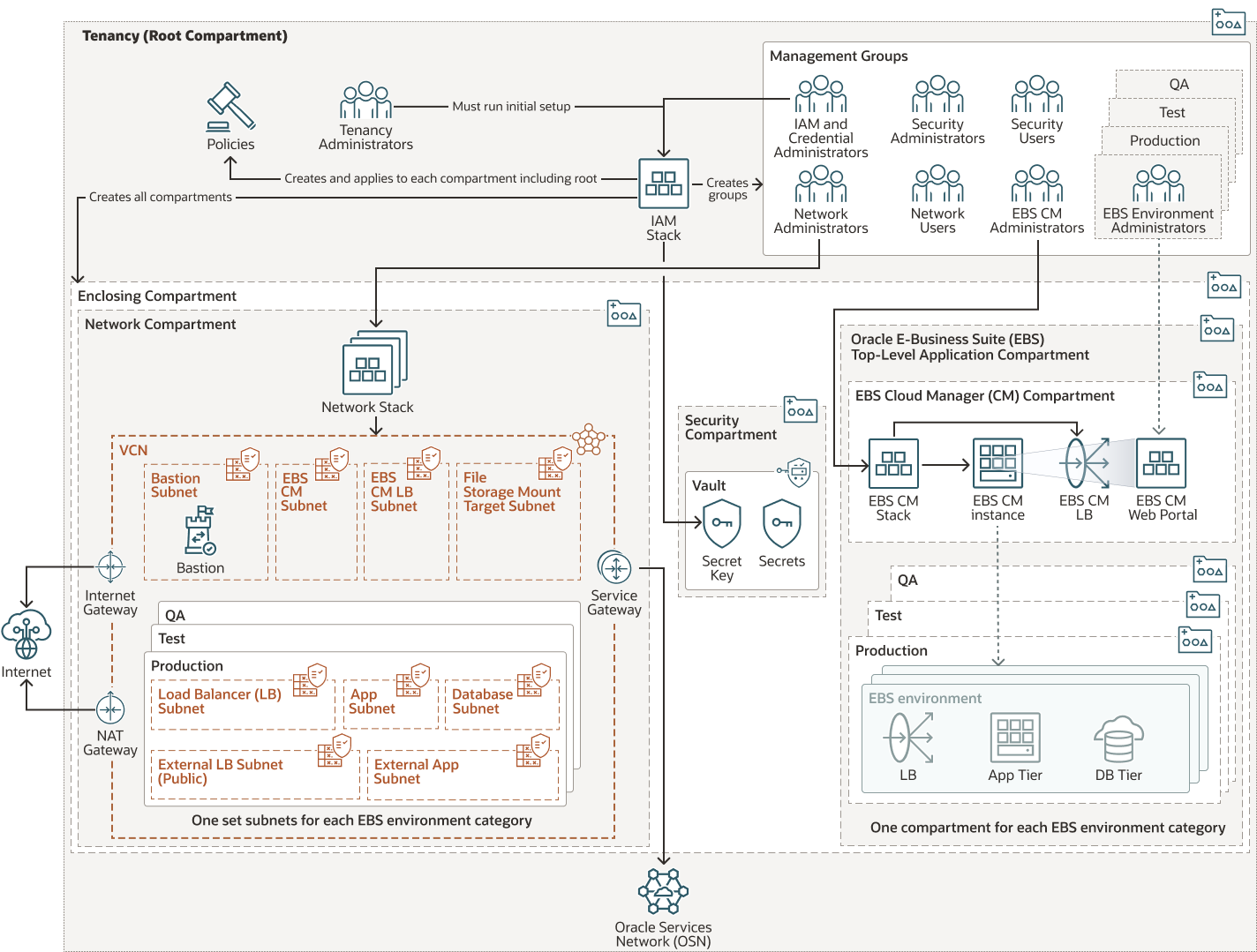

Arquitetura

O diagrama de arquitetura a seguir mostra uma configuração de zona de destino para implantar o Oracle E-Business Suite usando o EBS Cloud Manager usando as pilhas fornecidas do IAM, da Rede e do Cloud Manager.

Descrição da ilustração cis-landing-zone-ebs-arch.png

- Um membro do grupo Administradores da Tenancy deve executar a implantação inicial da pilha Administrador da Tenancy ou da pilha do IAM. Após a implantação inicial da pilha do IAM, o Administrador da Tenancy deve criar contas para cada usuário e adicionar administradores do IAM a seus grupos.

- Em seguida, os administradores do IAM podem adicionar o restante dos usuários aos seus grupos.

- Os grupos de administradores têm permissões de gerenciamento para os recursos que supervisionam em seu compartimento específico. Os Administradores do IAM podem gerenciar a pilha do IAM, incluindo compartimentos, grupos e políticas. Esta pilha também criará os recursos de vault e chave necessários para transmitir informações de configuração com segurança entre pilhas usando segredos. Os Administradores do IAM precisam de permissões para os grupos Administrador do IAM, Usuário de Rede e Usuário de Segurança.

Observação:

Opcionalmente, eles podem fazer parte do grupo Administradores de Credenciais. - Os grupos de usuários fornecem acesso de leitura ou uso limitado a esses recursos para poder acessar os recursos criados pelo grupo Administrador.

- Os grupos de administradores têm permissões de gerenciamento para os recursos que supervisionam em seu compartimento específico. Os Administradores do IAM podem gerenciar a pilha do IAM, incluindo compartimentos, grupos e políticas. Esta pilha também criará os recursos de vault e chave necessários para transmitir informações de configuração com segurança entre pilhas usando segredos. Os Administradores do IAM precisam de permissões para os grupos Administrador do IAM, Usuário de Rede e Usuário de Segurança.

- Os Administradores de Rede gerenciam a pilha de Rede, incluindo VCN, sub-redes e serviço Bastion. Um conjunto de sub-redes é correlacionado a cada categoria de ambiente EBS distinta. Este conjunto requer sub-redes dedicadas para nós da camada interna do aplicativo e um nó da camada do banco de dados. Ele também pode conter sub-redes dedicadas para balanceador de carga interno, balanceador de carga externo, nós da camada de aplicativos externos. Sub-redes compartilhadas adicionais podem ser implantadas uma vez para Bastion, aplicativo EBS Cloud Manager, balanceador de carga e ponto de acesso NFS do File Storage. Os Administradores de Rede devem ter permissões para os grupos de Administradores de Rede e Usuários de Segurança.

- Um Administrador (o IAM ou o gerente de Nuvem) deve criar um aplicativo Confidencial para o EBS Cloud Manager. Eles precisam de permissões para a atribuição de Administrador de Aplicativos do IDCS ou Administrador de Aplicativos do Domínio de Identidades do OCI (ou devem ser um Administrador de Tenancy).

- Os Administradores do EBS Cloud Manager gerenciam a pilha do Cloud Manager, incluindo a instância do Cloud Manager e o Balanceador de Carga. Os Administradores do EBS Cloud Manager precisam de permissões para o grupo EBS CM, o grupo Usuário de Rede, o grupo Usuário de Segurança e o grupo de cargas de trabalho geral do EBS ou grupos de categorias de ambiente EBS específicos.

- Os Administradores de Categoria de Ambiente do EBS podem usar o portal Web do Cloud Manager para gerenciar ambientes EBS.

Essa arquitetura inclui os seguintes componentes:

- Oracle E-Business Suite Cloud Manager

O Oracle E-Business Suite Cloud Manager é um aplicativo baseado na Web que orienta os principais fluxos de automação do Oracle E-Business Suite no OCI (Oracle Cloud Infrastructure), incluindo a migração de ambientes baseados no Linux de ambientes locais, o provisionamento de novos ambientes e a execução de atividades de gerenciamento do ciclo de vida.

- Segredos

O Oracle Cloud Infrastructure Vault permite gerenciar centralmente as chaves de criptografia que protegem seus dados e as credenciais secretas usadas para proteger o acesso aos seus recursos na nuvem. Você pode usar o serviço Vault para criar e gerenciar vaults, chaves e segredos.

Segredos são credenciais como senhas, certificados, chaves SSH ou tokens de autenticação que você usa com os serviços do Oracle Cloud Infrastructure. O armazenamento de segredos em um vault oferece maior segurança do que você pode obter armazenamento em outro local, como em código ou arquivos de configuração.

- Serviço IAM (Identity and Access Management)

O Oracle Cloud Infrastructure Identity and Access Management (IAM) é o plano de controle de acesso para o Oracle Cloud Infrastructure (OCI) e Oracle Cloud Applications. A API do IAM e a interface do usuário permitem gerenciar domínios de identidades e os recursos dentro do domínio de identidades. Cada domínio de identidade do OCI IAM representa uma solução de gerenciamento de identidade e acesso independente ou outra população de usuários.

- Rede virtual na nuvem (VCN) e sub-rede

Uma VCN é uma rede personalizada e definida por software que você configura em uma região do Oracle Cloud Infrastructure. Como as redes de data center tradicionais, as VCNs dão a você controle total sobre seu ambiente de rede. Uma VCN pode ter vários blocos CIDR não sobrepostos que você pode alterar após criar a VCN. Você pode segmentar uma VCN em sub-redes, que podem ter escopo em uma região ou em um domínio de disponibilidade. Cada sub-rede consiste em um intervalo contíguo de endereços que não se sobreem com as outras sub-redes da VCN. Você pode alterar o tamanho de uma sub-rede após a criação. Uma sub-rede pode ser pública ou privada.

- Serviço Bastion

O Oracle Cloud Infrastructure Bastion fornece acesso seguro restrito e por tempo limitado a recursos que não têm pontos finais públicos e que exigem controles rigorosos de acesso a recursos, como bare metal e máquinas virtuais, Oracle MySQL Database Service, Autonomous Transaction Processing (ATP), Oracle Container Engine for Kubernetes (OKE) e qualquer outro recurso que permita acesso SSH (Secure Shell Protocol). Com o serviço Bastion do Oracle Cloud Infrastructure, você pode ativar o acesso a hosts privados sem implantar e manter um jump host. Além disso, você obtém uma postura de segurança melhorada com permissões baseadas em identidade e uma sessão SSH centralizada, auditada e limitada a tempo. O Oracle Cloud Infrastructure Bastion elimina a necessidade de um IP público para acesso ao bastion, eliminando a confusão e a superfície de ataque potencial ao fornecer acesso remoto.

Considerações sobre a Implantação de uma Zona de Destino para o E-Business Suite

Antes de implantar a infraestrutura, você deve tomar várias decisões sobre como deseja configurar seus ambientes.

Este manual de soluções pressupõe que você implante todas as três pilhas do Terraform. Essas pilhas podem ser consideradas Infraestrutura como Código (IaC) ou IaC colaborativo, dependendo de como suas equipes se comunicam. Você tem a opção de fazer rollback para um modelo operacional semi-automatizado em que uma de suas equipes não usa as pilhas do Terraform. Você também pode fazer rollback para uma abordagem totalmente manual após a implantação inicial da pilha.

Decisões Gerais

Você deve tomar determinadas decisões sobre infraestrutura, compartilhamento de informações, ambientes e convenções de nomenclatura.

| Área | Consideração | Opções |

|---|---|---|

| Modelo Operacional de Gerenciamento de Infraestrutura | Considere se você está comprometido em gerenciar e manter pilhas do Terraform ou se deseja usar o Terraform como um script único e gerenciar recursos usando a console ou o CLI. Isso ajuda a determinar o nível de habilidade do Terraform necessário em sua equipe e o código de pilha específico que você estará executando.

|

|

| Compartilhamento de Informações | Decida como deseja transmitir informações entre pilhas. A Oracle recomenda que você use os Segredos do Oracle Cloud Infrastructure Vault. Como alternativa, você pode usar o vault Hashicorps para segredos. Você também pode optar por não usar segredos e especificar informações usando variáveis de entrada ou compartilhando saída usando arquivos de estado. |

|

| Ambientes do E-Business Suite |

Você cria várias categorias de Ambientes EBS isolados entre si nos níveis de Identidade e Rede. O Isolamento de Identidade envolve a criação de um compartimento separado e recursos do IAM, o que também restringe o acesso na IU do CM. O Isolamento da Rede envolve a criação de um conjunto separado de sub-redes dentro de uma VCN. |

|

| Região | A pilha do IAM contém recursos que só podem ser criados na região home. Portanto, a automação das pilhas da Rede e do Cloud Manager é restrita à região home. |

|

Convenção de Nomeação

Essas pilhas compartilham uma convenção de nomenclatura, que ajuda a garantir que os recursos tenham os nomes exclusivos necessários na tenancy e sejam facilmente identificáveis pela sua organização. Por padrão, você definirá esses nomes na pilha do IAM e os segredos propagarão a convenção de nomenclatura por meio das pilhas do Network and Cloud Manager.

Observação:

Se você implantar as pilhas do Network ou Cloud Manager como independentes, precisará inserir manualmente sua convenção de nomenclatura.Veja a seguir a lista de prefixos e o que são usados para:

lz_prefix: Usado para identificar qual zona de destino você está usando. Várias cargas de trabalho podem compartilhar uma zona de destino (compartimentos de rede e segurança) ou usar diferentes zonas de destino, dependendo da estrutura interna da sua organização.

ebs_workload_prefix: Identifique uma carga de trabalho ou um aplicativo. Cada carga de trabalho tem seu próprio compartimento isolado.

ebs_workload_environment_category(ies): Identifica as categorias de ambiente EBS a serem usadas ou criadas. A pilha do IAM permite que você crie recursos para várias categorias de ambiente do EBS. Você precisará implantar a pilha de Rede várias vezes, uma vez para cada categoria do EBS.

Decisões da Pilha do IAM

Considere os diversos fatores para decidir sobre suas Tenancies e Domínios de Identidade.

| Área | Consideração | Opções |

|---|---|---|

| Tenancies |

Considere se você precisa de uma nova tenancy ou planeje usar uma tenancy existente. Nova Tenancy: Você deve configurar sistemas recomendados de identidade e governança, incluindo a criação de contas de usuário e a configuração de personas no nível da tenancy para gerenciar o IAM, credenciais, auditores, anúncios e custos. Tenancy Existente: A Oracle recomenda que você configure recursos de identidade para rede, aplicativos EBS e segurança. Você pode criar novos com a pilha do IAM ou reutilizar os recursos existentes se eles atenderem às suas necessidades e aos requisitos do EBS. |

Nova Tenancy

|

| IDCS ou Domínios de Identidades | Verifique se os Domínios de Identidade estão ativados em sua tenancy, pois a configuração é um pouco diferente para esses serviços. |

|

Decisões da Pilha de Rede

Você deve tomar certas decisões sobre os requisitos de rede para suas necessidades de negócios.

| Área | Consideração | Opções |

|---|---|---|

| Rede Virtual na Nuvem (VCN) | Considere se você precisa de uma VCN nova ou existente. | Nova VCN A pilha de Rede pode implantar uma nova VCN para você. Se quiser parear essa rede com outra VCN, nuvem ou data center local, faça isso fora dessa pilha do Terraform. VCN ExistenteVocê pode informar uma VCN existente usando variáveis de entrada. Isso criará as sub-redes, as listas de segurança e as tabelas de roteamento necessárias dentro da sua VCN existente.

Observação: Esse método pressupõe que os gateways necessários já existam na VCN. |

| Várias categorias de ambiente do E-Business Suite | Se você criar várias categorias de ambiente do EBS, poderá criar redes isoladas implantando a pilha da Rede várias vezes. Em implantações subsequentes, você deve especificar a VCN existente como a que criou ou usou na primeira implantação. Você também só precisa implantar as sub-redes EBS necessárias. Você não precisa de outro conjunto de sub-redes do Cloud Manager ou Bastion. | Pilha inicial: Opção para escolher uma VCN nova ou existente:

Estações de categoria de ambiente adicionais

Essa pilha exigirá os blocos CIDR de qualquer sub-rede do Cloud Manager e/ou de armazenamento de arquivos feita na pilha inicial para uma rede adequada. |

| Acesso à Rede | Seus funcionários precisarão de acesso de rede à OCI por meio de pareamento de rede privada, acesso Bastion ou ambos. Talvez você queira configurar uma sub-rede Bastion se seus funcionários precisarem de acesso remoto SSH fora da sua rede privada ou caso sua conexão privada fique inativa.

Você também pode parear diretamente sua VCN do OCI com sua rede privada para permitir acesso a |

Sub-rede Bastion (Implante uma vez):

|

| Sub-redes do Cloud Manager | Implemente um conjunto de sub-redes do Cloud Manager para usar o aplicativo EBS Cloud Manager para gerenciar seus ambientes EBS. Você só precisa implantar este conjunto de sub-redes CM uma vez. | Sub-redes do Cloud Manager (Implante uma vez):

|

| Sub-redes EBS | Siga estas recomendações para configurar as sub-redes EBS de acordo com as necessidades do seu ambiente:

|

|

| Blocos CIDR |

Se você optar por criar uma nova VCN, deverá especificar uma única faixa de blocos CIDR para sua rede. |

Para cada sub-rede que você planeja implantar, especifique um intervalo de blocos CIDR não utilizado de dentro do intervalo de blocos CIDR de VCNs. |

Decisões da Pilha do Cloud Manager

Tome determinadas decisões sobre como implantar a pilha do Cloud Manager.

| Área | Considerações | Opções |

|---|---|---|

| DNS |

Considere como atualmente você usa o DNS para EBS. Você deve atualizar suas entradas de DNS para apontar para os novos endereços IP do EBS. Siga o processo existente da sua organização para atualizar entradas de DNS. Além do DNS para ambientes EBS, o próprio aplicativo Cloud Manager requer uma nova entrada de DNS, que deve corresponder ao |

|

| Certificados | Considere como você usa atualmente certificados para EBS. Você deve criar certificados usando um serviço de certificado externo e pode fazer upload dos certificados como arquivos nas pilhas. Você deve seguir o processo existente da sua organização para gerar certificados. Além dos certificados para ambientes EBS, o próprio aplicativo Cloud Manager também requer um certificado. |

|

Sobre Funções e Serviços Obrigatórios

Esta solução requer os seguintes serviços e atribuições:

-

Oracle Cloud Infrastructure

-

Oracle Cloud Infrastructure Identity and Access Management

- Serviço de Rede do Oracle Cloud Infrastructure

- Serviço de Segurança do Oracle Cloud Infrastructure

- Oracle E-Business Suite Cloud Manager

As seguintes atribuições são necessárias para implantar as pilhas do Terraform:

| Nome do Serviço: Atribuição | Obrigatório para... |

|---|---|

| OCI: Administrador da tenancy | Executa a implantação inicial da pilha do IAM.

Observação: O administrador da Tenancy tem permissões para implantar todas as pilhas. A Oracle recomenda que você use funções dedicadas para executar implantações individuais com base em suas necessidades organizacionais. |

|

IDCS: Administrador de aplicativos ou Domínio de Identidades do OCI: Administrador de aplicativos |

Registre o Aplicativo Confidencial do E-Business Suite Cloud Manager nos Domínios de Identidade do IDCS ou do OCI. |

Veja a seguir as atribuições geradas automaticamente pela Pilha do IAM:

| Nome do Serviço: Atribuição | Obrigatório para... |

|---|---|

| OCI: Administradores do IAM | Gerencie a pilha do IAM, incluindo compartimentos, grupos e políticas. |

| OCI: Administradores de Credenciais | Gerenciar credenciais do usuário. |

| OCI: <lz-prefix>-Administradores de Rede | Gerencie a pilha de Rede incluindo VCNs, sub-redes, regras de segurança e Bastions. |

| OCI: <lz-prefix>-Usuários de Rede | Permita que outras equipes usem os recursos de rede fornecidos. |

| OCI: <lz-prefix>-Administradores de Segurança | Monitore o compartimento Segurança. |

| OCI: <lz-prefix>-Usuários de Segurança | Permita que outras equipes usem os recursos de segurança fornecidos. |

| OCI: <lz-prefix>-<ebs-workload-prefix>-Administradores | Acesse a interface do usuário do EBS Cloud Manager para provisionar ambientes e conduzir atividades de gerenciamento do ciclo de vida para todas as categorias de ambiente. Esses usuários geralmente são chamados de DBAs do EBS.

Observação: Eles devem ser usuários diretos do IAM. |

| <lz-prefix>-<ebs-workload-prefix>-cm-Administradores |

Um membro de um grupo de administradores do EBS Cloud Manager deve:

Observação: Eles devem ser usuários diretos do IAM. |

| OCI: <lz-prefix>-<ebs-workload-prefix>-<ebs-workload-environment-category>-Administrators | Acesse a interface do usuário do EBS Cloud Manager para provisionar ambientes e conduzir atividades de gerenciamento do ciclo de vida para uma categoria de ambiente específica. Esses usuários geralmente são chamados de DBAs do EBS.

Observação: Eles devem ser usuários diretos do IAM. |

| OCI: Geral | Permite que os usuários exibam o acesso a vários recursos principais e do IAM. Ele também permite o uso de tags Oracle. |

Consulte Produtos, Soluções e Serviços da Oracle para obter o que você precisa.