Implantar uma arquitetura de VPN de acesso remoto escalável usando o Cisco ASAv no Oracle Cloud Infrastructure

Os firewalls virtuais estendem facilmente para a nuvem a segurança local líder do setor da Cisco. Ideal para funcionários remotos e ambientes multitenant. O Cisco ASAv fornece uma solução de VPN escalável do Oracle Cloud Infrastructure (OCI) com várias opções de recursos, como acesso remoto, site a site, cliente menos e muito mais.

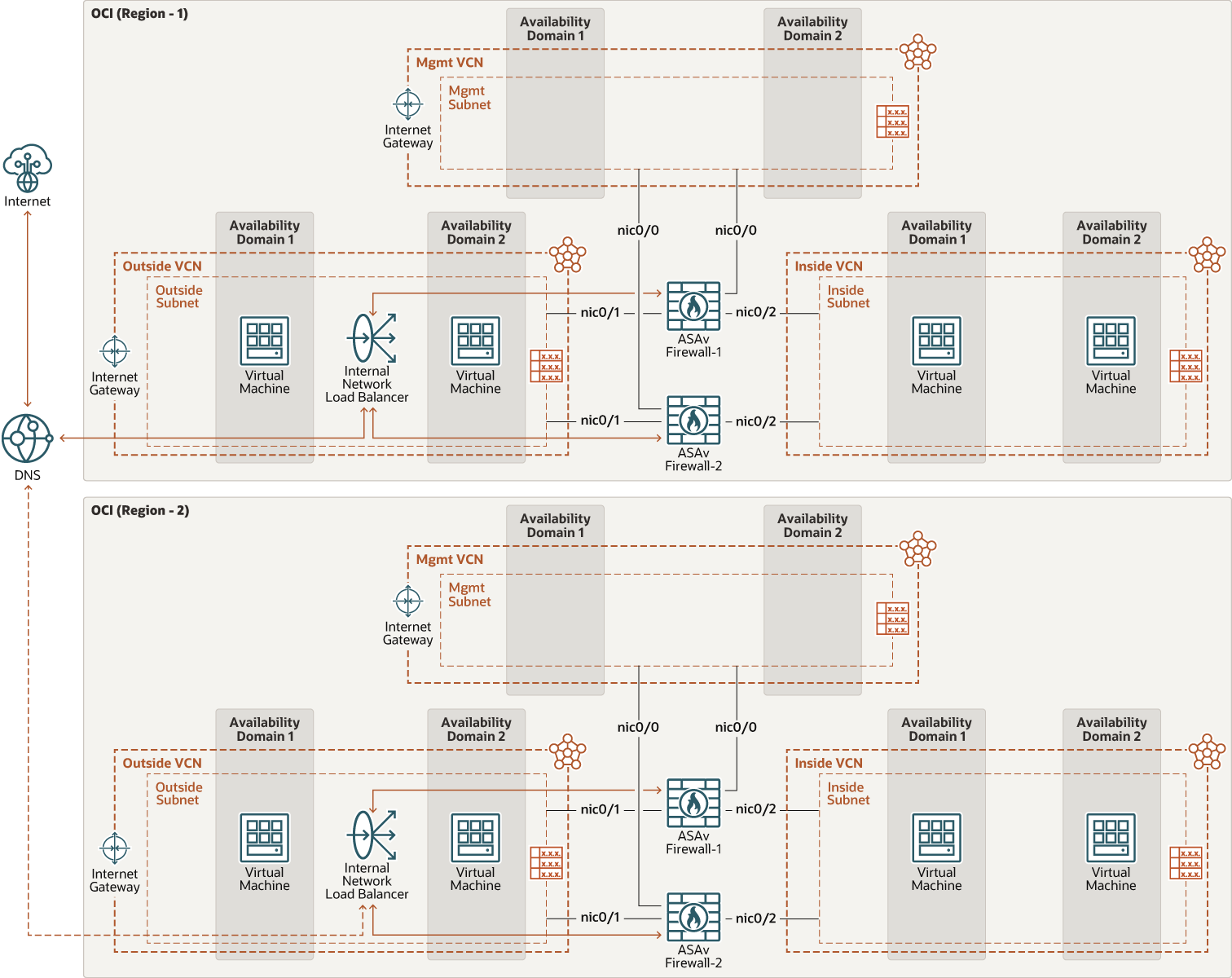

Arquitetura

Essa arquitetura de referência ilustra como as organizações podem implantar uma arquitetura de VPN de acesso remoto escalável para acessar aplicativos Oracle, como Oracle E-Business Suite e PeopleSoft, ou aplicativos implantados no OCI usando o Cisco ASA Virtual Firewall com balanceador de carga de rede flexível.

Para acessar esses aplicativos, a Cisco recomenda a segmentação da rede usando uma topologia hub e spoke, em que o tráfego é roteado por um hub de trânsito (Outside/Inside VCN) e está conectado a várias redes distintas (pontos). Certifique-se de ter implantado vários Firewall Virtual ASA entre balanceadores de carga de rede flexíveis. Todo o tráfego entre spokes é roteado por meio da VCN Externa/Interna com o Firewall Virtual Cisco ASA.

Implante cada camada de seu aplicativo em sua própria rede virtual na nuvem (VCN), que atua como spoke. A VCN do Hub/Mgmt contém dois Firewall Cisco ASAv atrás do Balanceador de Carga de Rede.

A VCN interna se conecta às VCNs spoke por meio de LPGs/DRG. Todo o tráfego falado usa regras de tabela de roteamento para rotear o tráfego por meio dos LPGs/DRG para a VCN interna, a fim de garantir que o tráfego retorne aos usuários finais da VPN.

Você pode gerenciar e monitorar o ASAv usando ASDM ou CLI. Outras opções de gerenciamento estão disponíveis, como o CDO (Cisco Defense Orchestrator). O diagrama a seguir ilustra essa arquitetura de referência.

Descrição da ilustração ravpn_arch_cisco_asa_vfirewall.png

ravpn_arch_cisco_asa_vfirewall-oracle.zip

- Firewall virtual Cisco ASA

O Cisco Adaptive Security Virtual Appliance (ASAv) traz toda a funcionalidade de firewall para ambientes virtualizados a fim de proteger o tráfego do data center e os ambientes multilocação. Isso protege consistentemente as nuvens pública e privada.

- Região

Uma região do Oracle Cloud Infrastructure é uma área geográfica localizada que contém um ou mais data centers, chamados domínios de disponibilidade. As regiões são independentes de outras regiões, e grande distância pode separá-las (entre países ou até mesmo continentes).

- Domínio de disponibilidade

Os domínios de disponibilidade são data centers independentes e independentes dentro de uma região. Os recursos físicos em cada domínio de disponibilidade são isolados dos recursos dos outros domínios de disponibilidade, que fornecem tolerância a falhas. Os domínios de disponibilidade não compartilham infraestrutura, como energia ou resfriamento, ou rede interna. Portanto, é improvável que uma falha em um domínio de disponibilidade afete os outros domínios de disponibilidade da região.

- Domínio de falha

Domínio de falha é um agrupamento de hardware e infraestrutura dentro de um domínio de disponibilidade. Cada domínio de disponibilidade tem três domínios de falha, com energia e hardware independentes. Quando você distribui recursos entre vários domínios de falha, seus aplicativos podem tolerar falhas físicas do servidor, manutenção do sistema e falhas de alimentação dentro de um domínio de falha.

- Rede virtual na nuvem (VCN) e sub-rede

Uma VCN é uma rede personalizável definida por software que você configura em uma região do OCI. Como as redes tradicionais de data center, as VCNs permitem total controle sobre seu ambiente de rede. Uma VCN pode ter vários blocos CIDR não sobrepostos que você pode alterar após criar a VCN. Você pode segmentar uma VCN em sub-redes, que podem ter escopo em uma região ou em um domínio de disponibilidade. Cada sub-rede consiste em um intervalo contínuo de endereços que não se sobrepõem com as outras sub-redes da VCN. Você pode alterar o tamanho de uma sub-rede após a criação. Uma sub-rede pode ser pública ou privada.

- VCN de Gerenciamento

A VCN de Gerenciamento é uma rede centralizada na qual o Cisco ASA Virtual Firewall é implantado. Ele oferece conectividade segura com a VCN interna/todas as VCNs de spoke, serviços de OCI, pontos finais públicos e clientes e redes de data center locais.

- VCN Externa

A VCN externa contém uma sub-rede pública para hospedar o Balanceador de Carga de Rede Flexível, que os usuários finais usam para estabelecer conexão como headend da VPN. Cada Cisco ASA Virtual Firewall também tem uma interface dentro da sub-rede desta VCN.

- Dentro da VCN

A VCN interna contém uma sub-rede privada para garantir que os usuários finais possam se conectar ao aplicativo em execução nesta VCN ou ter uma rota para VCNs Spoke por meio desta VCN. Cada Cisco ASA Virtual Firewall também tem uma interface dentro da sub-rede desta VCN.

- VCNs Faladas

A VCN spoke da camada de aplicativo/banco de dados contém uma sub-rede privada para hospedar bancos de dados Oracle/Aplicativo.

- Balanceador de carga da rede flexível

O OCI Flexible Network Load Balancer fornece distribuição automatizada de tráfego de um ponto de entrada para vários servidores de backend em suas redes virtuais na nuvem. Ele opera no nível de conexão e conexões de clientes de entrada de balanceadores de carga para servidores de back-end íntegros com base nos dados de protocolo IP (Layer3/Layer4).

- Lista de segurança

Para cada sub-rede, você pode criar regras de segurança que especifiquem a origem, o destino e o tipo de tráfego que deve ser permitido dentro e fora da sub-rede.

- Tabela de rota

As tabelas de roteamento virtual contêm regras para rotear o tráfego de sub-redes para destinos fora de uma VCN, normalmente por meio de gateways.

- Na VCN de Gerenciamento, você tem as seguintes tabelas de roteamento: Tabela de roteamento de gerenciamento anexada à sub-rede de gerenciamento que tem uma rota padrão conectada ao gateway de internet.

- Na VCN Externa, você tem as seguintes tabelas de roteamento: Tabela de roteamento externo anexada à sub-rede externa ou VCN padrão para rotear o tráfego da VCN Externa para destinos da internet ou locais.

- Na VCN Interna, você tem as seguintes tabelas de roteamento: Cada CIDR do pool de VPN associado ao Firewall vai para a interface Interna por meio desta tabela de roteamento

Observação:

Você também pode implantar o gerenciamento/dentro/fora da sub-rede como parte da VCN única e rotear o tráfego adequadamente. - Gateway de internet

O gateway de internet permite tráfego entre as sub-redes públicas em uma VCN e a internet pública.

- Gateway NAT

O gateway NAT permite que recursos privados em uma VCN acessem hosts na Internet, sem expor esses recursos a conexões de Internet de entrada.

- Gateway de roteamento dinâmico (DRG)

O DRG é um roteador virtual que fornece um caminho para o tráfego de rede privada entre uma VCN e uma rede fora da região, como uma VCN em outra região do OCI, uma rede local ou uma rede em outro provedor de nuvem.

- Gateway de serviço

O gateway de serviço fornece acesso de uma VCN a outros serviços, como o Armazenamento de Objetos do OCI. O tráfego da VCN para o serviço Oracle viaja pela malha da rede Oracle e nunca atravessa a internet.

- Placa de interface de rede virtual (VNIC)

Os serviços nos data centers do OCI têm NICs (network interface cards) físicas. As instâncias de VM se comunicam usando NICs virtuais (VNICs) associadas às NICs físicas. Cada instância tem um VNIC principal que é criado e anexado automaticamente durante o processo de inicialização e está disponível durante o ciclo de vida da instância. O DHCP é oferecido somente ao VNIC principal. Você pode adicionar VNICs secundárias após a inicialização da instância. Defina IPs estáticos para cada interface.

- IPs Privados

Um endereço IPv4 privado e informações relacionadas para acessar uma instância. Cada VNIC tem um IP privado principal, e você pode adicionar e remover IPs privados secundários. O endereço IP privado principal de uma instância é anexado durante a inicialização da instância e não é alterado durante o tempo de vida da instância.

- IPs públicos

Os serviços de rede definem um endereço IPv4 público escolhido pela Oracle que é mapeado para um IP privado. Os IPs públicos têm os seguintes tipos: Efêmero: Esse endereço é temporário e existe durante o tempo de vida da instância. Reservado: Esse endereço persiste além do tempo de vida da instância. É possível cancelar a atribuição e reatribuí-la a outra instância.

- Verificação de origem e destino

Cada VNIC executa a verificação de origem e destino em seu tráfego de rede. A desativação desse flag permite que o Cisco ASA Virtual Firewall trate o tráfego de rede que não está direcionado para o firewall.

- Forma de computação

A forma de uma instância de computação especifica o número de CPUs e o volume de memória alocado para a instância. A forma de computação também determina o número de VNICs e a largura de banda máxima disponíveis para a instância de computação.

Recomendações

- VCN

- Ao criar uma VCN, determine o número de blocos CIDR necessários e o tamanho de cada bloco com base no número de recursos que você planeja anexar a sub-redes na VCN. Use blocos CIDR que estão dentro do espaço de endereço IP privado padrão.

- Selecione blocos CIDR que não se sobreponham a nenhuma outra rede (no OCI, seu data center local ou outro provedor de nuvem) para a qual você pretende configurar conexões privadas.

- Depois de criar uma VCN, você pode alterar, adicionar e remover seus blocos CIDR.

- Ao projetar as sub-redes, considere seu fluxo de tráfego e os requisitos de segurança. Anexe todos os recursos de uma camada ou atribuição específica à mesma sub-rede, que pode servir como limite de segurança.

- Use sub-redes regionais.

- Firewall virtual Cisco ASA

- Essa arquitetura tem instâncias autônomas do Firewall; no caso de falha do Firewall, o usuário final precisaria se autenticar novamente.

- Sempre que possível, implante em domínios de falha distintos em um domínio de disponibilidade mínimo ou diferente.

- Gerenciamento de firewall virtual do Cisco ASA

- Se você estiver criando uma implantação hospedada no Oracle Cloud Infrastructure, crie uma sub-rede dedicada para gerenciamento.

- Use listas de segurança ou NSGs para restringir o acesso de entrada às portas 443 e 22 originadas da internet para administração da política de segurança e para exibir logs e eventos.

Considerações

Ao implantar a arquitetura de VPN de Acesso Remoto para acessar as cargas de trabalho do Oracle E-Business Suite ou PeopleSoft no OCI usando o Cisco ASA Virtual Firewall, considere os seguintes fatores:

- Performa

- A seleção do tamanho adequado da instância, determinado pela configuração do serviço Compute, determina o throughput, a CPU, a RAM e o número máximo de interfaces disponíveis.

- As organizações precisam saber quais tipos de tráfego atravessam o ambiente, determinar os níveis de risco apropriados e aplicar controles de segurança adequados conforme necessário. Diferentes combinações de controles de segurança ativados afetam o desempenho.

- Considere a adição de interfaces dedicadas para serviços FastConnect ou VPN.

- Considere o uso de grandes configurações de computação para obter maior throughput e acesso a mais interfaces de rede.

- Executar testes de desempenho para validar o design pode manter o desempenho e o throughput necessários.

- Use estas métricas como diretriz:

Especificações de desempenho do OCI para 9.16 e versões posteriores.

Tipo de Licença 100 milhões (ASAv5) 1 GB (ASAv10) 2 GB (ASAv30) 10 GB (ASAv50) 20 GB (ASAv100) Tipo de Forma do OCI VM.Standard2.4 VM.Standard2.4 VM.Standard2.4 VM.Standard2.8 VM.Standard2.8 Throughput de inspeção com monitoramento do estado 100 Mbps 1 Gbps 2 Gbps Em breve Em breve Throughput de inspeção com monitoramento do estado (multiprotocolo) 100 Mbps 1 Gbps 2 Gbps 2.3 Gbps 3 Gbps Taxa de transferência da VPN IPsec (teste UDP AES 450B) 100 Mbps 550 Mbps 550 Mbps 550 Mbps 620 Mbps Conexões por segundo 12.500 26.600 26.600 26.600 38.200 Sessões concorrentes 50.000 100.000 500.000 2.000.000 4.000.000 Pares de VPN IPSEC 50 250 750 10.000 20.000 Sessões Cisco AnyConnect ou de usuários de VPN sem cliente 50 250 750 10.000 20.000

- Segurança

A implantação do Cisco ASA Virtual Firewall no OCI permite serviços de firewall completos para proteger o tráfego do data center e os trabalhadores remotos.

- Disponibilidade

- Implante sua arquitetura em regiões geográficas distintas para obter a maior redundância.

- Configure VPNs site a site com redes organizacionais relevantes para conectividade redundante com redes locais.

- Custo

- O Cisco ASA Virtual Firewall está disponível na BYOL (traga sua própria licença)

- Para obter mais informações sobre como gerenciar licenças, consulte a Folha de Dados do Cisco Adaptive Security Virtual Appliance (ASAv) e o Smart Licensing para ASAv, referenciada no tópico Explorar Mais, abaixo.

Implantar

Para implantar uma arquitetura de VPN de Acesso Remoto no Oracle Cloud Infrastructure usando o Cisco ASA Virtual Firewall, execute as seguintes etapas:

A Oracle recomenda implantar a arquitetura do Oracle Cloud Marketplace.

- Implante usando a pilha no Oracle Cloud Marketplace:

- Implante usando a pilha no Oracle Cloud Marketplace: Configure a infraestrutura de rede necessária, conforme mostrado no diagrama da arquitetura. Veja este exemplo: Configure uma topologia de rede hub e spoke.

- Implante o aplicativo (Oracle E-Business Suite, PeopleSoft ou Intended Applications) em seu ambiente.

- O Oracle Cloud Marketplace tem várias listagens para diferentes configurações e requisitos de licenciamento. Por exemplo, o recurso de listagens a seguir traz sua própria licença (BYOL). Para cada listagem escolhida, clique em Obter Aplicativo e siga os prompts na tela:

- Implante usando o código do Terraform no GitHub:

- Vá para GitHub.

- Clone ou faça download do repositório para seu computador local.

- Siga as instruções no documento

README.

Explorar Mais

Saiba mais sobre os recursos dessa arquitetura e sobre os recursos relacionados.

- Estrutura de melhores práticas para o Oracle Cloud Infrastructure

- Guia de Segurança do Oracle Cloud Infrastructure

- Saiba como implantar o Oracle E-Business Suite no Oracle Cloud Infrastructure

- Aprenda como implantar o PeopleSoft no Oracle Cloud Infrastructure

- Saiba mais sobre como implantar o Balanceador de Carga de Rede Felxível