Projete uma Solução de Governança de Identidades aproveitando insights de identidade

O Identity Access Management (IAM) não é apenas hype, nem é um fenômeno novo. Os aplicativos de controle de acesso estão em uso há várias décadas e são incorporados à infraestrutura de muitas organizações, mas estão se tornando cada vez mais difíceis de gerenciar.

Às vezes, os clientes gerenciam centenas de milhares de usuários, que podem ter acesso a vários aplicativos, o que significa que há potencialmente centenas de milhares de autorizações possíveis. Autorizações, como direitos de acesso e permissões em um aplicativo, que exigem manutenção. Isso leva a questionar quem tem acesso a quais informações sob que contexto/condições e como.

Arquitetura

Essa arquitetura de referência utiliza os serviços a seguir.

- Oracle Identity Governance (OIG)

- Oracle Identity Role Intelligence (OIRI)

- Oracle Access Governance (AG)

- Oracle Access Management (OAM)

- Oracle Cloud Infrastructure Identity and Access Management (OCI IAM)

Essa arquitetura pode ser implementada na Oracle Cloud Infrastructure (OCI), data centers de clientes ou nuvens de terceiros. Alguns dos benefícios de aproveitar essa arquitetura incluem:

- Reduz os custos de operação para provisionamento de acesso do usuário, eliminando processos manuais redundantes e demorados.

- Alcança um retorno razoável do investimento investindo em novas tecnologias, como contêineres e microsserviços

- Minimiza os riscos de segurança implementando controles eficazes e eliminando erros humanos

- Consolida os dados de acesso em uma única visualização para fornecer informações sobre quem tem acesso a quais áreas e quão arriscado esse acesso é para a organização. Essa exibição fornece aos proprietários e gerentes de segurança visibilidade total dos padrões de acesso do usuário.

- Aumenta a produtividade e a satisfação do usuário final, aproveitando um painel intuitivo pronto para uso.

- Automatiza relatórios de conformidade regulamentados.

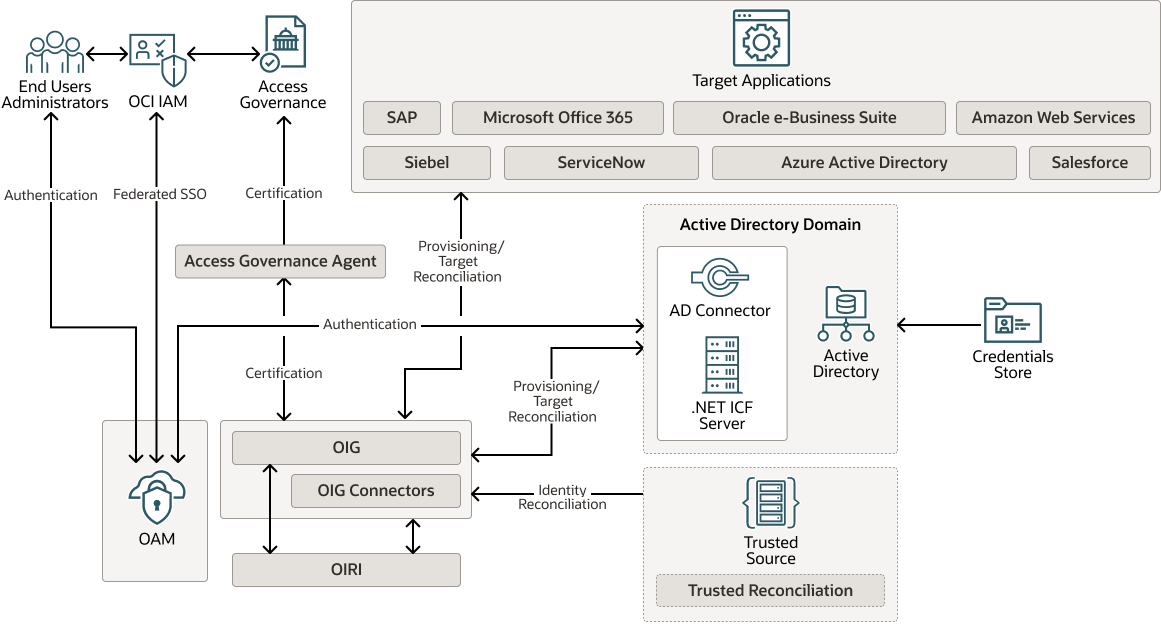

Arquitetura Lógica

O diagrama a seguir ilustra a arquitetura de referência do IAM de destino.

identidade-governança-lógica-architecture.zip

Veja a seguir os recursos de cada componente implementado pela plataforma Oracle.

O Oracle Identity Governance (OIG), o Oracle Identity Role Intelligence (OIRI) e os Conectores do OIG fornecem o seguinte.

- Administração

Recursos de autoatendimento e delegação de funções administrativas para gerenciamento da identidade do usuário, incluindo contas de usuário e privilegiadas.

- Provisionamento

O fluxo externo de informações do usuário de um ponto de administração central para um sistema de destino. Rastreie todas as ações (como criação, atualizações e exclusão) de contas, atribuições e direitos em todos os recursos gerenciados.

- Reconciliação

O fluxo interno de informações do usuário de um sistema confiável ou sistema de destino. As informações do usuário geralmente incluem todas as ações (como criação, atualizações e exclusão) de contas, atribuições e direitos à plataforma de administração central.

- Workflow Management

A capacidade de automatizar processos de negócios e de TI para permitir o provisionamento automatizado baseado em políticas e a modelagem de processos de aprovação para gerenciar solicitações de acesso a recursos.

- Gerenciamento de Senhas

Suporte à política de senha e administração de autoatendimento para redefinições de senha e alterações de senha.

- Notifications

Encaminhamento de informações relativas a todos os tipos de eventos tratados pela plataforma para o usuário final e para o gerenciamento de unidades relevantes, bem como administradores de sistema, segurança e delegados.

- Conectores

Capacidade de integração de três camadas para vários sistemas de TI heterogêneos com reconhecimento de identidade. Esse recurso de três camadas reflete o objetivo de minimizar o desenvolvimento personalizado, maximizar a reutilização de código e reduzir o tempo de implantação.

- Mecanismo de Regras

Define critérios de avaliação para a execução de processos relacionados a usuários, funções, direitos, contas e gerenciamento da organização.

- Segregação de Responsabilidades

Uso da Auditoria de Identidade (IDA) para definir e detectar violações. O mecanismo de detecção do IDA monitora o acesso real dos usuários aos recursos e captura quaisquer violações de forma contínua. O IDA tem dois modos: detetive e preventivo.

- Atribuição Delegada e Gerenciamento de Acesso

Agrupamento lógico de usuários aos quais você pode atribuir direitos de acesso, provisionar recursos automaticamente ou usar em tarefas comuns, como aprovação e certificação de acesso.

- Análise de Risco

Capacidade abrangente de gerenciamento de riscos para todas as funcionalidades críticas que podem atribuir diretamente níveis de alto, médio e baixo risco a funções, contas e direitos.

- Inteligência de Função e Mineração (OIRI)

Descoberta de padrões de direito entre grupos de pares, com suporte para uma abordagem de cima para baixo para mineração de atribuições com base nos atributos do usuário. Uma abordagem de baixo para cima que filtra dados com base em aplicativos e direitos ou uma abordagem híbrida de cima para baixo de baixo para cima.

Comparação de funções candidatas com uma função existente para evitar explosão de função. Capacidade de ajustar as funções candidatas com base na afinidade do usuário e na afinidade da função. Publicação automatizada de funções no OIG para acionar um workflow para adoção de funções. Capacidade de mesclar dados de diferentes origens, como banco de dados do OIG e arquivos simples, e fornecer análise hipotética antes de mover funções candidatas para produção.

O Agente do Access Governance (AG) e do AG fornece o seguinte.

- Execução de campanhas de certificação com uma experiência de usuário intuitiva, para ajudar a garantir revisões de acesso apropriadas e oportunas. O fluxo de trabalho inteligente orienta os usuários e faz sugestões diretas para ajudar a atender aos objetivos regulatórios e de conformidade mais rapidamente.

- Pontuação de risco de insights baseados em machine learning e análises avançadas com recomendações prescritivas para melhorar a conscientização de riscos, reduzir os esforços de certificação manual e automatizar o controle de acesso/provisionamento.

- Consolidação dos dados de acesso do grupo em uma exibição que detalha quem tem acesso ao quê e quão arriscado esse acesso é para a organização.

- Orquestração de dados de identidade para extrair dados de direito diretamente do Oracle Identity Governance e acionar a correção.

O Oracle Access Manager (no OAM) e o OAM WebGate fornecem o seguinte.

- Autorização envolvendo decisões de política de acesso em tempo real e imposição (com base em identidades, atributos, funções, regras e direitos para as interfaces da solução).

- Autenticação usando verificação em tempo real nos repositórios de usuários do Active Directory/Azure Active Directory de identidades reivindicadas para as interfaces da solução.

- Sign-on Único Federado, na atribuição de Provedor de Identidades com o OCI IAM na atribuição de Provedor de Serviços para as interfaces da solução.

- SSO federado com OAM, como Provedor de Serviços com OAM atuando como Provedor de Identidades.

Aplicativos de Destino

Os aplicativos de destino de integração a serem implementados incluem algumas das seguintes opções.

- Reconciliação de Identidades: Peoplesoft, SAP HRMS, Oracle e-Business Suite HRMS

- Provisionamento e Reconciliação de Destino: SAP, Siebel, Salesforce, ServiceNow, Oracle e-Business Suite, Microsoft Office 365, Azure Active Directory, Amazon Web Services.

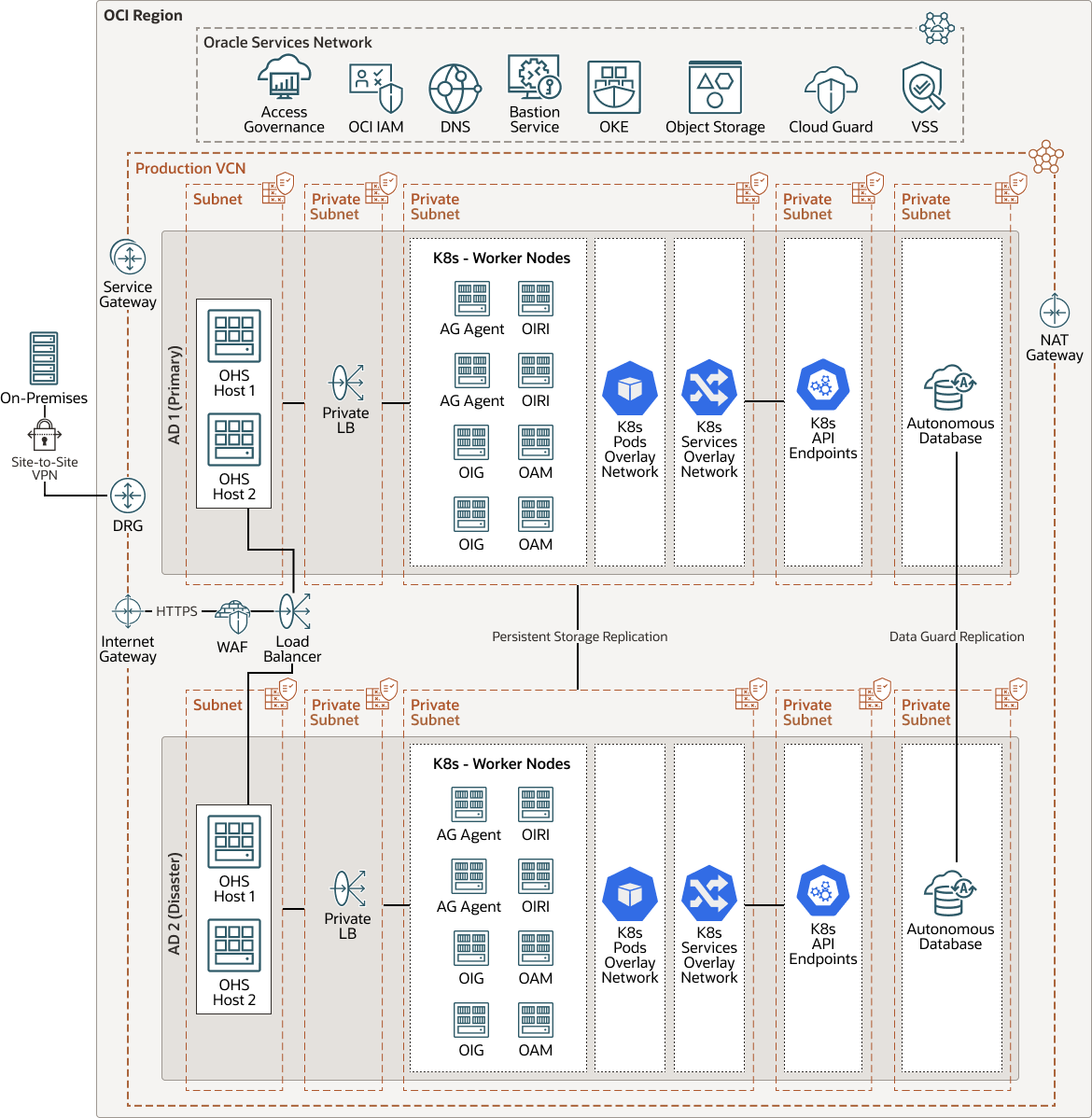

Topologia Física

O diagrama a seguir ilustra a arquitetura de referência de um cluster do Kubernetes em uma região do Oracle Cloud Infrastructure que contém vários domínios de disponibilidade. Recomenda-se uma Estratégia de Recuperação de Desastres na mesma região para aproveitar vários domínios de disponibilidade (data centers), minimizando a latência e a degradação do desempenho. A topologia proposta utiliza dois dos três domínios de disponibilidade, devido à recomendação de que todos os pods sejam executados em nós de trabalho no mesmo domínio de disponibilidade. Mais detalhes sobre a Estratégia de Recuperação de Desastres são fornecidos abaixo.

identidade-governança-topology.zip

A arquitetura tem os seguintes componentes:

- Rede virtual na nuvem (VCN) e sub-redes

Uma VCN é uma rede personalizável definida por software que você configura em uma região do Oracle Cloud Infrastructure. Como as redes tradicionais de data center, as VCNs oferecem controle sobre seu ambiente de rede. Uma VCN pode ter vários blocos CIDR não sobrepostos que você pode alterar após a criação da VCN. Você pode segmentar uma VCN em sub-redes, com escopo definido para uma região ou para um domínio de disponibilidade. Cada sub-rede consiste em um intervalo contíguo de endereços que não se sobrepõem a outras sub-redes da VCN. Você pode alterar o tamanho de uma sub-rede após a criação. Uma sub-rede pode ser pública ou privada.

- Região

Região do Oracle Cloud Infrastructure é uma área geográfica localizada que contém um ou mais data centers, denominada domínios de disponibilidade. As regiões são independentes de outras regiões, e grandes distâncias podem separá-las (entre países ou até mesmo continentes).

- Gateway de internet

O gateway de internet permite o tráfego entre as sub-redes públicas em uma VCN e a internet pública.

- Web Application Firewall (WAF)

O Oracle Cloud Infrastructure Web Application Firewall (WAF) é um serviço de aplicação de borda, baseado em região e compatível com o setor de cartões de pagamento (PCI) que é anexado a um ponto de aplicação, como um balanceador de carga ou um nome de domínio de aplicativo web. O WAF protege aplicativos contra tráfego mal-intencionado e indesejado na internet. O WAF pode proteger qualquer ponto final voltado para a internet, fornecendo aplicação de regras consistente entre os aplicativos de um cliente.

- Gateway de roteamento dinâmico (DRG)

O DRG é um roteador virtual que fornece um caminho para o tráfego de rede privada entre VCNs na mesma região, entre uma VCN e uma rede fora da região, como uma VCN em outra região do Oracle Cloud Infrastructure, uma rede local ou uma rede em outro provedor de nuvem.

- Gateway de serviço

O gateway de serviço fornece acesso de uma VCN a outros serviços, como o Oracle Cloud Infrastructure Object Storage. O tráfego da VCN para o serviço Oracle percorre a malha da rede Oracle e não passa pela internet.

- Gateway de conversão de endereço de rede (NAT)

Um gateway NAT permite que recursos privados em uma VCN acessem hosts na internet, sem expor esses recursos a conexões de internet de entrada.

- Sub-redesA VCN nessa arquitetura consiste em 10 sub-redes combinando ambientes de produção e recuperação de desastres. Todas as sub-redes são específicas do domínio de disponibilidade, o que significa que elas são limitadas em um data center para minimizar a latência e a degradação do desempenho. O Disaster Recovery implantado na mesma VCN e região também protege contra falhas no domínio de disponibilidade.

- Duas sub-redes públicas são para a camada Web.

- Duas sub-redes privadas para o balanceador de carga privado.

- Duas sub-redes privadas são para hosts administradores que contêm as ferramentas necessárias para gerenciar o cluster do Kubernetes e os nós do cluster do Kubernetes.

- Duas sub-redes privadas são para os pontos finais da API do cluster do Kubernetes.

- Duas sub-redes privadas destinam-se ao acesso ao ponto final privado do Autonomous Database para permitir apenas conexões da rede privada (VCN) especificada.

- Nós do Balanceador de Carga

- Um nó de balanceador de carga público regional intercepta e distribui tráfego para as instâncias de computação que executam a camada Web da solução em ambientes de produção e recuperação de desastres.

- Um nó do balanceador de carga privado específico do domínio de disponibilidade, por ambiente, intercepta e distribui tráfego para os nós do Kubernetes que executam a camada intermediária de aplicativos conteinerizados.

- Nós de Trabalho do Kubernetes

Os nós de trabalho do Kubernetes são as instâncias de computação nas quais os aplicativos conteinerizados são implantados. Todos os nós de trabalho nesta arquitetura de referência estão em um único pool de nós e anexados a uma sub-rede privada. É possível criar vários pools de nós, se necessário.

Os nós de trabalho nesta arquitetura de referência não são acessíveis diretamente da internet pública. Os usuários dos aplicativos conteinerizados podem acessá-los por meio do balanceador de carga. Os administradores podem acessar os nós de trabalho por meio do serviço bastion. Os nós mestres do Kubernetes são executados na tenancy da Oracle e não são mostrados.

- Ponto Final da API do Kubernetes

O ponto final da API do Kubernetes, no painel de controle do cluster hospedado na sub-rede dedicada, permite que os usuários finais consultem e manipulem recursos do Kubernetes (como pods, namespaces, mapas de configuração e eventos).

- Rede de Sobreposição de Pods/Serviços

O modelo de rede do Kubernetes assume que os pods têm endereços IP exclusivos e roteáveis em um cluster. No modelo de rede do Kubernetes, os pods usam esses endereços IP para se comunicarem entre si. Com os nós de plano de controle do cluster com pods em outros clusters, com outros serviços (como serviços de armazenamento) e com a internet.

- Autonomous Database com Ponto Final Privado

Fornece segurança aprimorada definindo uma propriedade de banco de dados para impor que todas as conexões de saída com um host de destino estejam sujeitas e limitadas pelas regras de saída do ponto final privado. As regras de saída são definidas na lista de segurança da VCN ou no Grupo de Segurança de Rede (NSG) associado ao ponto final privado da instância do Autonomous Database.

- Serviço Bastion

O Oracle Cloud Infrastructure (OCI) Bastion fornece acesso seguro restrito e limitado por tempo a recursos que não têm pontos finais públicos e que exigem controles rigorosos de acesso a recursos, como bare metal e máquinas virtuais, Oracle MySQL Database Service, Autonomous Transaction Processing (ATP), Oracle Cloud Infrastructure Kubernetes Engine (OKE) e qualquer outro recurso que permita acesso ao Secure Shell Protocol (SSH). Com o serviço OCI Bastion, você pode permitir o acesso a hosts privados sem implantar e manter um jump host. Além disso, você ganha uma postura de segurança aprimorada com permissões baseadas em identidade e uma sessão SSH centralizada, auditada e limitada por tempo. O OCI Bastion elimina a necessidade de um IP público para acesso ao bastion, eliminando o aborrecimento e a potencial superfície de ataque ao fornecer acesso remoto.

- Replicação do Armazenamento Persistente

O Rsync no NFS fornece um método de replicação de armazenamento persistente que replica a configuração do domínio, com manutenção e configuração mínimas.

- Autonomous Data Guard (Replicação do Data Guard)

Quando você ativa o Autonomous Data Guard com um banco de dados stand-by na região atual, o Autonomous Database monitora o banco de dados principal e, se o banco de dados principal ficar inativo, a instância stand-by assumirá automaticamente a atribuição da instância principal. Com o Autonomous Data Guard ativado com um banco de dados stand-by local, o Autonomous Database fornece um banco de dados stand-by idêntico que permite o seguinte, dependendo do estado do banco de dados principal.

Se o banco de dados principal ficar inativo, o Autonomous Data Guard converterá o banco de dados stand-by no banco de dados principal com o mínimo de interrupção. Depois que o failover for concluído, o Autonomous Data Guard criará um novo banco de dados stand-by para você.

Você pode executar uma operação de switchover, em que o banco de dados principal se torna o banco de dados stand-by, e o banco de dados stand-by se torna o banco de dados principal.

Considerações

Ao projetar sua solução de governança de identidade, considere o seguinte.

Recuperação de desastre

A solução de recuperação de desastres na OCI é um modelo ativo-passivo.

Há um sistema principal que consiste em um Domínio do Oracle WebLogic (WLS), Oracle Identity and Access Management (OIG & OAM) no Oracle Cloud Infrastructure Kubernetes Engine, um balanceador de carga, um Oracle Autonomous Transaction Processing (ATP) e dois Oracle HTTP Servers (OHS) em um domínio de disponibilidade (AD).

O sistema secundário consiste nos mesmos componentes de arquitetura, mas em um domínio de disponibilidade diferente. O domínio de disponibilidade, o data center e os sites estão localizados fisicamente longe o suficiente do domínio de disponibilidade principal para proteger os componentes em caso de desastre.

Explorar Mais

Saiba mais sobre como projetar uma solução de governança de identidade.

Revise estes recursos adicionais: