Migre Aplicativos de Mainframe para a Oracle Cloud Infrastructure (OCI)

Os computadores mainframe permanecem parte da infraestrutura de computação principal para algumas das maiores organizações de todo o mundo.

As empresas começaram a usar mainframes para executar aplicativos críticos de processamento de dados em massa, como tabulação de censo, planejamento de recursos empresariais, estatísticas do setor e do consumidor, além de processamento de transações em larga escala. Organizações do setor bancário, pesquisa científica e desenvolvimento de vacinas usam mainframes. Embora os mainframes ofereçam grande confiabilidade e disponibilidade, existem também algumas limitações. Por exemplo, é muito difícil manter os computadores mainframe atualizados com os patches de segurança mais recentes e acompanhar as tecnologias modernas e as frequências de implantação necessárias para executar novas gerações de aplicativos.

O Oracle Cloud Infrastructure (OCI) pode ajudar você a mover seus aplicativos de mainframe para a nuvem e a perceber os benefícios da computação em nuvem, como gerenciamento e dimensionamento simplificados de infraestrutura, aplicação automatizada de patches de segurança e abordagens automatizadas para implantar e atualizar os aplicativos de mainframe de forma ágil. A OCI fornece as ferramentas e os recursos necessários para migrar seus aplicativos de mainframe para a nuvem e reformular a plataforma ou reavaliá-los conforme necessário para suas necessidades de negócios.

Arquitetura

Migre seus aplicativos de mainframe para a Oracle Cloud Infrastructure (OCI) usando arquiteturas de alta disponibilidade (HA) e recuperação de desastres (DR).

Ambas as arquiteturas fornecem as ferramentas e os recursos necessários para migrar seus aplicativos mainframe para a nuvem, de modo que seus usuários clientes e administradores possam usar o aplicativo mainframe para fins comerciais, administrativos e operacionais.

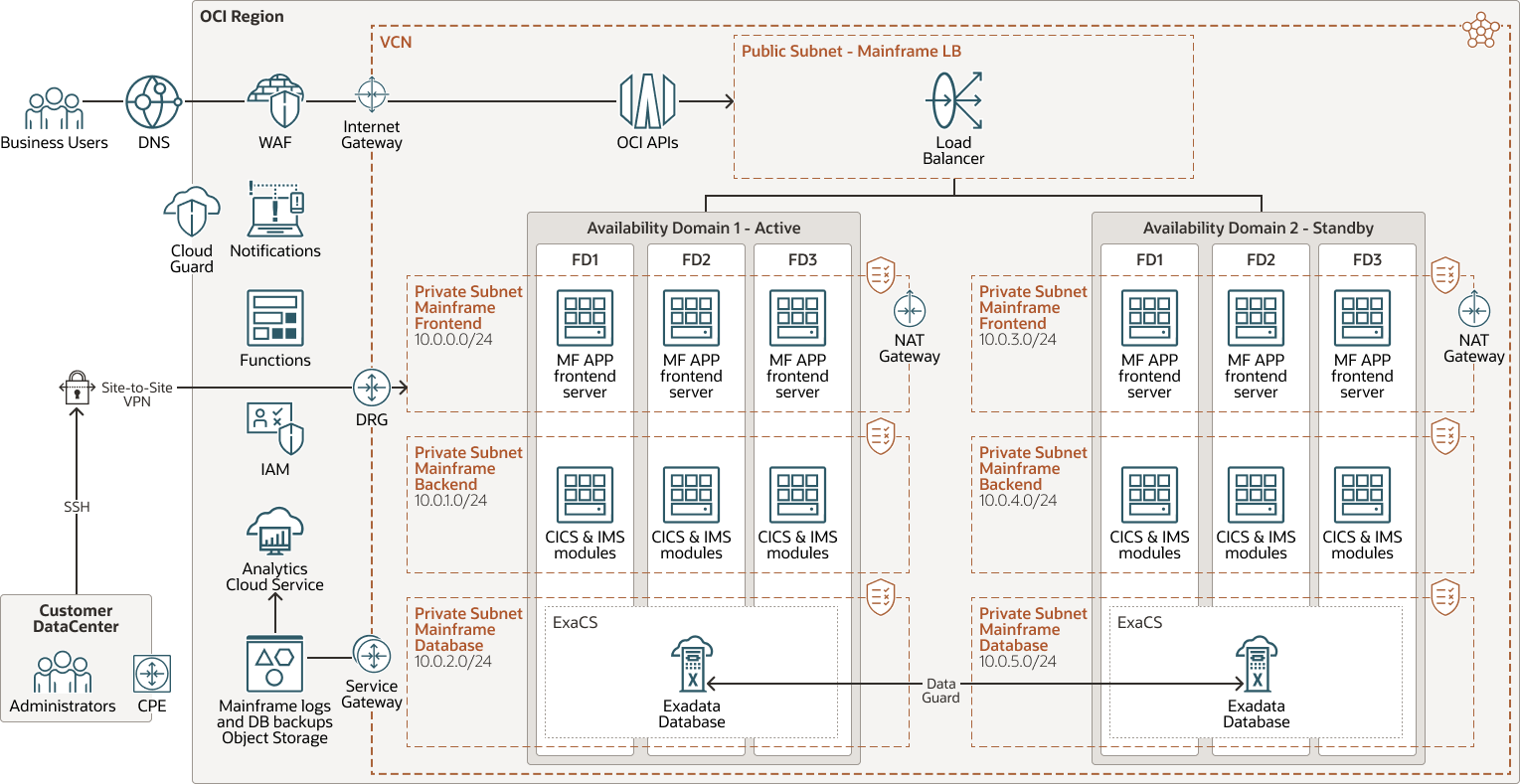

O diagrama a seguir ilustra a arquitetura de alta disponibilidade (HA):

A arquitetura de alta disponibilidade implanta o aplicativo em vários domínios de falha na mesma região. Isso garante que o aplicativo mainframe esteja sempre disponível mesmo que um dos domínios de falha esteja indisponível por algum motivo. As organizações podem implantar uma instância stand-by no segundo domínio de disponibilidade da mesma região para aumentar a resiliência.

O diagrama da arquitetura ilustra vários fluxos de acesso do usuário. Os usuários de negócios acessam o aplicativo usando pontos finais expostos por meio do Gateway de API do OCI. Esses pontos finais são protegidos pelo Oracle Cloud Infrastructure Web Application Firewall, que garante que a segurança front-end seja aplicada ao aplicativo mainframe por padrão. A solicitação do usuário é encaminhada ao balanceador de carga, que encaminha a solicitação ao aplicativo de várias camadas. Cada uma das três camadas do aplicativo é hospedada em outra sub-rede para garantir que a porta de segurança correta seja aberta conforme exigido pelo aplicativo. Os dados armazenados em bancos de dados são extraídos de uma sub-rede separada para garantir uma segurança adequada.

Os usuários de administração, responsáveis pela operação do aplicativo de mainframe no OCI, acessam os servidores de aplicativos usando SSH (Secure Shell) e VPN (Virtual Private Network) site a site ou Oracle Cloud Infrastructure FastConnect. Isso cria um túnel seguro que conecta o CPE (Customer Premises Equipment) no data center do cliente com o DRG (Dynamic Routing Gateway) no OCI. Usando esse caminho, os administradores acessam instâncias de computação no OCI pelas máquinas de data center. Esse acesso é necessário para garantir que todas as tarefas operacionais, como aplicação de patches, atualização de aplicativos, atualizações de segurança do sistema operacional e outras tarefas sejam feitas de forma fácil e pontual.

O OCI Automated Refactoring ajuda a converter a pilha completa de aplicativos legados e sua camada de dados em um aplicativo moderno baseado em Java, preservando a equivalência funcional. O ZFS e o Oracle Cloud Infrastructure Block Volumes da Oracle fornecem armazenamento, se necessário, e se conectam com sistemas de armazenamento locais usando a rede apropriada. Todo o código é migrado para Java usando a avaliação e a conversão automatizadas. O código é então hospedado em um cluster OCI de instâncias de computação com base em arquiteturas de máquina virtual (VM) ou bare metal (BM).

O Oracle Cloud Infrastructure DevOps ajuda a garantir que todos os componentes sejam implantados de forma ágil. Todos os componentes são implantados usando o Terraform e mantidos usando o Ansible. Isso mostra como você pode aproveitar a automação na OCI e seguir a abordagem de Infraestrutura como Código (IaC) para tornar o aplicativo de mainframe mais ágil e fácil de manter.

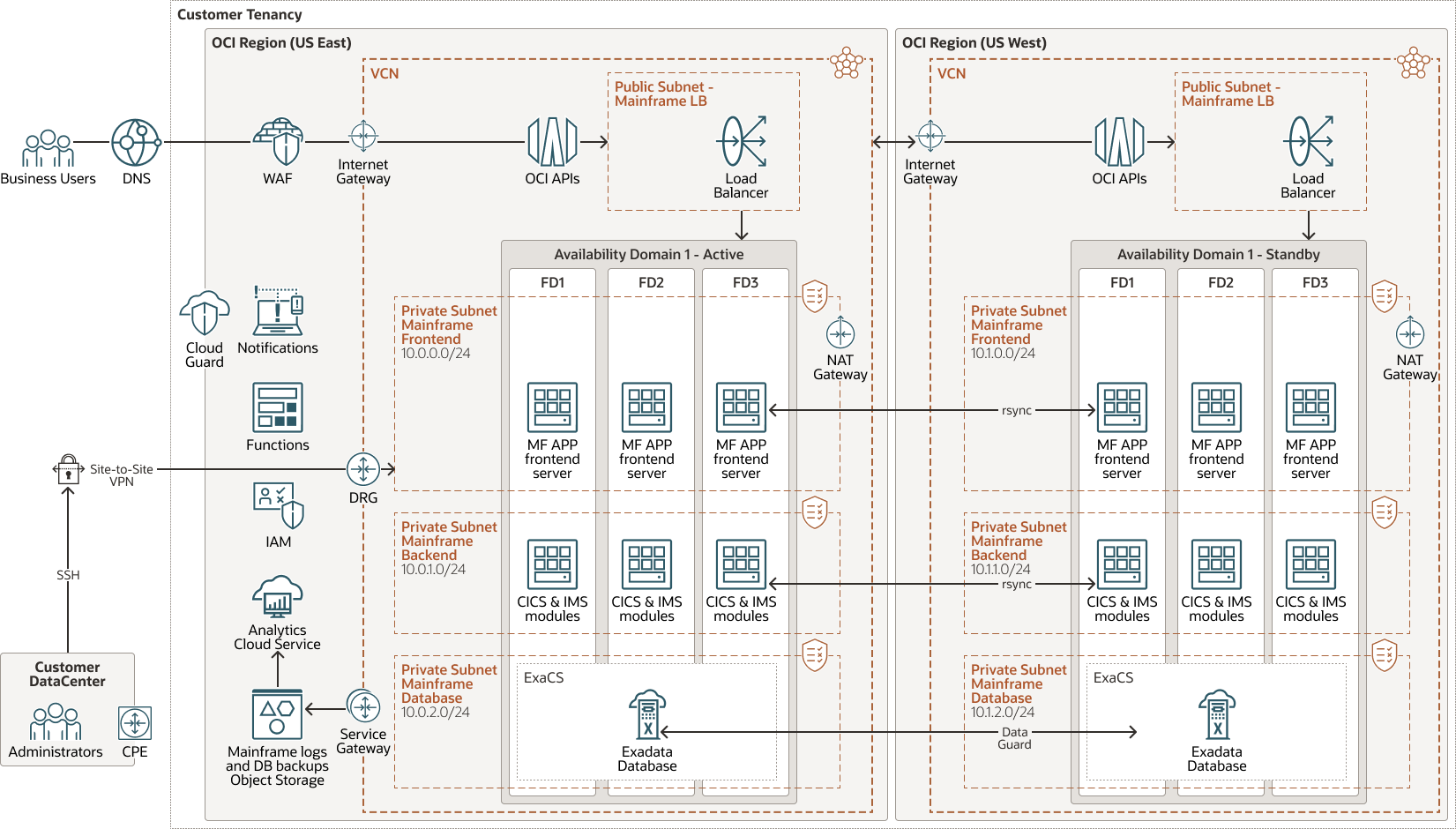

O diagrama a seguir ilustra a arquitetura de recuperação de desastres (DR):

Descrição da ilustração mainframe-app-multiregion.png

mainframe-app-multiregion-oracle.zip

A arquitetura de recuperação de desastres implanta o aplicativo em várias regiões do OCI. Isso garante que o aplicativo mainframe esteja disponível se uma das regiões ficar indisponível por algum motivo, como um desastre natural. Opcionalmente, a colocação de recursos em vários domínios de falha ajuda a garantir que a arquitetura também seja segura no caso de falha de hardware no nível do rack no data center da nuvem e que os aplicativos de mainframe possam ser executados continuamente por muitos anos com tempo de inatividade zero.

A arquitetura tem os seguintes componentes:

- Locação

Uma tenancy é uma partição segura e isolada que a Oracle configura no Oracle Cloud quando você acessa o Oracle Cloud Infrastructure. Você pode criar, organizar e administrar seus recursos no Oracle Cloud em sua tenancy. Uma tenancy é sinônimo de empresa ou organização. Geralmente, uma empresa terá uma única tenancy e refletirá sua estrutura organizacional dentro dessa tenancy. Em geral, uma única tenancy é associada a uma única assinatura e, em geral, uma única assinatura só tem uma tenancy.

- Região

Uma região do Oracle Cloud Infrastructure é uma área geográfica localizada que contém um ou mais data centers, denominada domínios de disponibilidade. As regiões são independentes de outras regiões, e grandes distâncias podem separá-las (entre países ou até mesmo continentes).

- Compartimento

Os compartimentos são partições lógicas entre regiões em uma tenancy do Oracle Cloud Infrastructure. Use compartimentos para organizar seus recursos no Oracle Cloud, controlar o acesso aos recursos e definir cotas de uso. Para controlar o acesso aos recursos em um determinado compartimento, você define políticas que especificam quem pode acessar os recursos e quais ações eles podem executar.

- Domínio de disponibilidade

Domínios de disponibilidade são data centers stand-alone e independentes dentro de uma região. Os recursos físicos de cada domínio de disponibilidade são isolados dos recursos de outros domínios de disponibilidade, o que oferece tolerância a falhas. Os domínios de disponibilidade não compartilham infraestrutura como energia ou refrigeração ou a rede interna do domínio de disponibilidade. Portanto, provavelmente uma falha em um domínio de disponibilidade não afetará os outros domínios de disponibilidade da região.

- Domínio de falha

Um domínio de falha é um agrupamento de hardware e infraestrutura dentro de um domínio de disponibilidade. Cada domínio de disponibilidade tem três domínios de falha com potência e hardware independentes. Quando você distribui recursos entre diversos domínios de falha, seus aplicativos podem tolerar falhas físicas no servidor, na manutenção do sistema e na alimentação dentro de um domínio de falha.

- Rede virtual na nuvem (VCN) e sub-redes

Uma VCN é uma rede personalizável e definida por software que você configura em uma região do Oracle Cloud Infrastructure. Como as redes tradicionais de data center, as VCNs oferecem total controle sobre seu ambiente de rede. Uma VCN pode ter vários blocos CIDR não sobrepostos que você pode alterar após a criação da VCN. Você pode segmentar uma VCN em sub-redes, com escopo definido para uma região ou para um domínio de disponibilidade. Cada sub-rede consiste em um intervalo contíguo de endereços que não se sobrepõem a outras sub-redes da VCN. Você pode alterar o tamanho de uma sub-rede após a criação. Uma sub-rede pode ser pública ou privada.

- Tabela de roteamento

As tabelas de roteamento virtual contêm regras para rotear o tráfego de sub-redes para destinos fora de uma VCN, geralmente por meio de gateways.

- Lista de segurança

Para cada sub-rede, você pode criar regras de segurança que especifiquem a origem, o destino e o tipo de tráfego que deve ser permitido dentro e fora da sub-rede.

- VPN entre Sites

A VPN Site a Site fornece conectividade IPSec VPN entre sua rede local e VCNs no Oracle Cloud Infrastructure. A suíte de protocolos IPSec criptografará o tráfego IP antes que os pacotes sejam transferidos da origem para o destino e decriptografará o tráfego quando ele chegar.

- FastConnect

O Oracle Cloud Infrastructure FastConnect fornece uma maneira fácil de criar uma conexão privada dedicada entre o seu data center e o Oracle Cloud Infrastructure. FastConnect oferece opções de largura de banda mais alta e uma experiência de rede mais confiável quando comparada com conexões baseadas em internet.

- Gateway de Internet

O gateway de internet permite tráfego entre as sub-redes públicas em uma VCN e a internet pública.

- Gateway de roteamento dinâmico (DRG)

O DRG é um roteador virtual que fornece um caminho para o tráfego de rede privada entre VCNs na mesma região, entre uma VCN e uma rede fora da região, como uma VCN em outra região do Oracle Cloud Infrastructure, uma rede local ou uma rede em outro provedor de nuvem.

- Gateway de serviço

O gateway de serviço fornece acesso de uma VCN a outros serviços, como o Oracle Cloud Infrastructure Object Storage. O tráfego da VCN para o serviço Oracle passa pela malha da rede Oracle e nunca atravessa a internet.

- Gateway NAT (Network Address Translation)

Um gateway NAT permite que recursos privados em uma VCN acessem hosts na internet, sem expor esses recursos a conexões de internet de entrada.

- WAF (Web Application Firewall)

O Oracle Cloud Infrastructure Web Application Firewall (WAF) é um serviço de conformidade com o setor de cartões de pagamento (PCI), baseado em região e de borda, que é anexado a um ponto de aplicação, como um balanceador de carga ou um nome de domínio de aplicativo web. O WAF protege aplicativos contra tráfego mal-icioso e indesejado na internet. O WAF pode proteger qualquer ponto final voltado para a Internet, fornecendo aplicação de regras consistente entre os aplicativos de um cliente.

- Computação

O serviço Oracle Cloud Infrastructure Compute permite provisionar e gerenciar hosts de computação na nuvem. Você pode iniciar instâncias de computação com formas que atendam aos seus requisitos de recursos para CPU, memória, largura de banda da rede e armazenamento. Depois de criar uma instância de computação, você pode acessá-la de forma segura, reiniciá-la, anexar e desconectar volumes e encerrá-la quando não precisar mais dela.

- Balanceador de carga

O serviço Oracle Cloud Infrastructure Load Balancing fornece distribuição de tráfego automatizada de um único ponto de entrada para vários servidores no back-end.

- Object Storage

O armazenamento de objetos oferece acesso rápido a grandes quantidades de dados estruturados e não estruturados de qualquer tipo de conteúdo, incluindo backups de bancos de dados, dados analíticos e conteúdo avançado, como imagens e vídeos. Você pode armazenar de forma segura e depois recuperar dados diretamente da internet ou de dentro da plataforma da nuvem. Você pode dimensionar o armazenamento de forma integrada sem prejudicar o desempenho ou a confiabilidade do serviço. Use o armazenamento padrão para armazenamento de acesso frequente que você precisa acessar de forma rápida, imediata e com frequência. Use o armazenamento de arquivos compactados para armazenamento "frio" que você mantém por longos períodos de tempo e raramente acessa.

- Notificações

O serviço Oracle Cloud Infrastructure Notifications transmite mensagens a componentes distribuídos por meio de um padrão publicar-assinar, entregando mensagens seguras, altamente confiáveis, de baixa latência e duráveis para aplicativos hospedados no Oracle Cloud Infrastructure.

- Funções

O Oracle Cloud Infrastructure Functions é uma plataforma totalmente gerenciada, multitenant, altamente escalável, sob demanda, do Functions-as-a-Service (FaaS). É alimentado pelo mecanismo de código aberto do Fn Project. As funções permitem que você implante seu código e o chame diretamente ou o acione em resposta a eventos. O Oracle Functions usa contêineres Docker hospedados no Oracle Cloud Infrastructure Registry.

- LogO registro em log é um serviço altamente escalável e totalmente gerenciado que oferece acesso aos seguintes tipos de logs de seus recursos na nuvem:

- Logs de Auditoria: Logs relacionados a eventos emitidos pelo serviço Audit.

- Logs de serviço: Logs emitidos por serviços individuais, como API Gateway, Events, Functions, Load Balancing, Object Storage e logs de fluxo da VCN.

- Logs personalizados: Logs que contêm informações de diagnóstico de aplicativos personalizados, outros provedores de nuvem ou um ambiente on-premises.

- Exadata Database Service

O Oracle Exadata Database Service permite que você utilize o poder do Exadata na nuvem. Você pode provisionar sistemas X8M e X9M flexíveis que permitem adicionar servidores de computação de banco de dados e servidores de armazenamento ao sistema à medida que suas necessidades aumentam. Os sistemas X8M e X9M oferecem redes RoCE (RDMA sobre Ethernet Convergente) para PMEM (módulos de memória persistente) de alta largura de banda e baixa latência, bem como software Exadata inteligente. Você pode provisionar sistemas X8M e X9M usando uma forma equivalente a um sistema quarter-rack X8 e X9M e, em seguida, adicionar servidores de banco de dados e de armazenamento a qualquer momento após o provisionamento.

Recomendações

Seus requisitos podem ser diferentes da arquitetura descrita aqui.

- VCN

Quando você cria uma VCN, determina o número de blocos CIDR necessários e o tamanho de cada bloco com base no número de recursos que planeja anexar às sub-redes na VCN. Use blocos CIDR que estão dentro do espaço de endereço IP privado padrão.

Selecione blocos CIDR que não se sobrepõem a nenhuma outra rede (no Oracle Cloud Infrastructure, no seu data center local ou em outro provedor de nuvem) para a qual você pretende configurar conexões privadas.

Depois de criar uma VCN, você poderá alterar, adicionar e remover seus blocos CIDR.

Ao projetar as sub-redes, considere seu fluxo de tráfego e os requisitos de segurança. Anexe todos os recursos dentro de uma camada ou atribuição específica à mesma sub-rede, que pode servir como limite de segurança.

- Cloud Guard

Clone e personalize as receitas padrão fornecidas pela Oracle para criar receitas personalizadas do detector e do respondedor. Essas receitas permitem especificar que tipo de violações de segurança geram uma advertência e quais ações podem ser executadas nelas. Por exemplo, talvez você queira detectar buckets do Object Storage que tenham visibilidade definida como pública.

Aplique o Cloud Guard no nível da tenancy para abranger o escopo mais amplo e reduzir a carga administrativa de manter várias configurações.

Você também pode usar o recurso Lista Gerenciada para aplicar determinadas configurações a detectores.

- Recuperação de desastre (DR)

Uma instância DR standby em outra região do OCI é recomendada para aplicativos empresariais. A estratégia de DR deve ser consistente entre as 3 camadas para atender aos requisitos de SLA e durabilidade dos dados. O Oracle Exadata Database Service on Dedicated Infrastructure do DR é sincronizado com a produção usando o Oracle Data Guard. O Oracle Exadata Database Service on Dedicated Infrastructure standby é uma cópia transacionalmente consistente do banco de dados principal. O Oracle Data Guard sincroniza automaticamente os bancos de dados transmitindo e aplicando dados de redo do banco de dados principal ao standby. No caso de um desastre na região principal, o Oracle Data Guard faz failover automaticamente para o banco de dados stand-by na região secundária. Os balanceadores de carga front-end são implantados em um modo stand-by para balanceadores de carga de rede ou com alta disponibilidade usando o Oracle Cloud Infrastructure Load Balancing.

Considerações

Ao implementar essa arquitetura de referência, considere as opções a seguir.

- Desempenho

O Oracle Cloud Infrastructure Compute, o Oracle Exadata Database Service e outros serviços importantes são altamente escaláveis. Considere ajustar o número de recursos de computação e armazenamento com base no tamanho e no requisito do aplicativo de mainframe.

- Segurança

Use políticas para restringir quem pode acessar os recursos do Oracle Cloud Infrastructure (OCI). Para o Oracle Cloud Infrastructure Object Storage, a criptografia é ativada por padrão e não pode ser desativada. Todo o acesso a funções implantadas no Oracle Cloud Infrastructure Functions é controlado por meio do Oracle Cloud Infrastructure Identity and Access Management (IAM), que permite que privilégios de gerenciamento de funções e de chamada de funções sejam designados a usuários e grupos de usuários específicos. É recomendável que você armazene segredos e dados confidenciais, como chaves de API e tokens de autenticação usados para autorização com serviços do OCI, no Oracle Cloud Infrastructure Vault.

- Disponibilidade

A Oracle garante alta disponibilidade do Oracle Cloud Infrastructure Compute, Oracle Exadata Database Service e outros serviços nativos da nuvem e totalmente gerenciados. Para cargas de trabalho implantadas em um único domínio de disponibilidade, você pode garantir a resiliência distribuindo os recursos entre os domínios de falha, conforme mostrado nesta arquitetura. Se você planeja implantar sua carga de trabalho em uma região que tenha mais de um domínio de disponibilidade, poderá distribuir os recursos entre diversos domínios de disponibilidade.

- Escalabilidade

Você pode dimensionar os servidores de aplicativos verticalmente alterando a forma das instâncias de computação. Uma forma com uma contagem de núcleos mais alta fornece mais memória e largura de banda da rede. Se você precisar de mais armazenamento, aumente o tamanho dos volumes em blocos anexados ao servidor de aplicativos. Você pode dimensionar os bancos de dados verticalmente habilitando mais núcleos para o Oracle Exadata Database Service. Você pode adicionar OCPUs em múltiplos de dois para um quarter rack. Os bancos de dados permanecem disponíveis durante uma operação de dimensionamento. Se sua carga de trabalho supera as CPUs e o armazenamento disponíveis, você poderá migrar para um rack maior.