Implantar o Oracle Retail Xstore Office no Oracle Autonomous Database

O Oracle Retail Xstore Office e o POS são as soluções de omnicanal e lojas de varejo líderes do setor. Essa arquitetura de referência permite que os varejistas adotem o OCI (Oracle Cloud Infrastructure) para hospedar o Oracle Retail Xstore Office e oferece os seguintes benefícios:

- Infraestrutura confiável

- Alto desempenho

- Alta disponibilidade

- Dimensionamento automático

- Recuperação de desastre

- Serviços gerenciados

Arquitetura

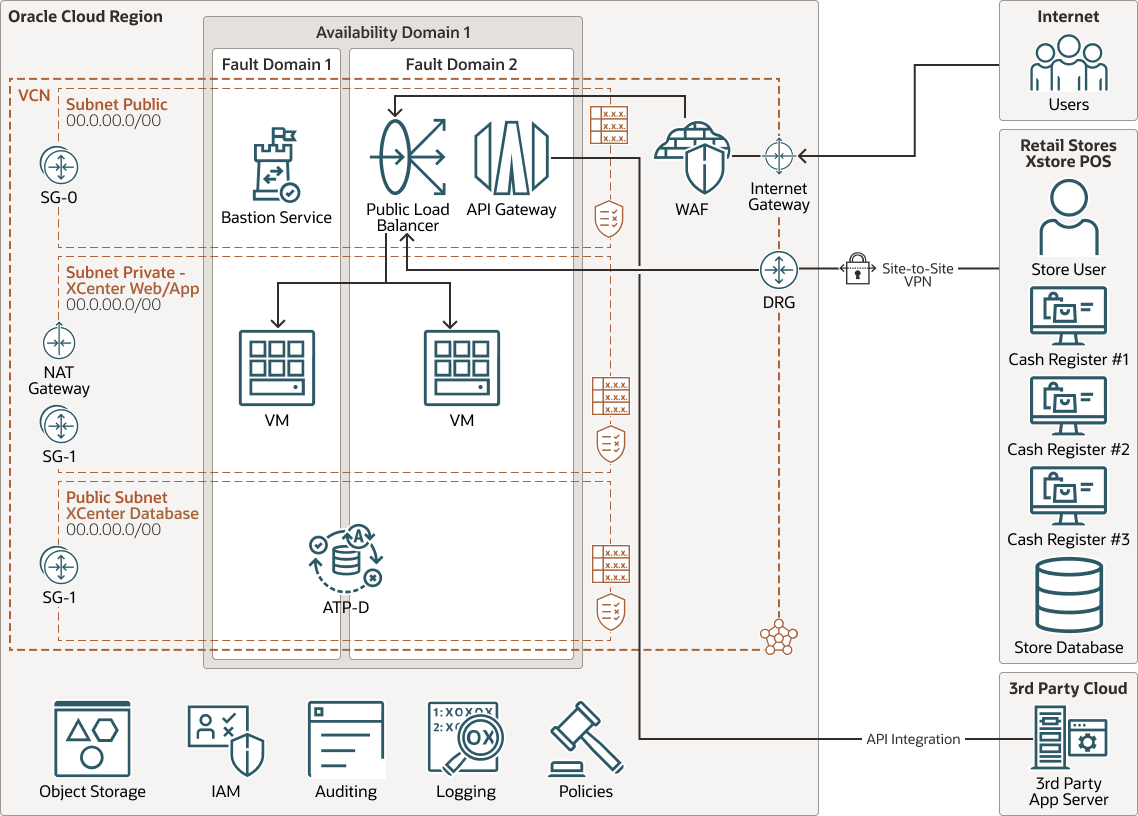

Esta solução em nuvem implanta o Oracle Retail Xstore Office em uma arquitetura de aplicativo balanceada por carga com o Oracle Autonomous Database no backend. O Oracle Autonomous Database oferece recursos de alto desempenho, dimensionamento automático e ajuste, com benefícios adicionais de tempo de atividade, segurança e produtividade máximos do banco de dados.

Os servidores Web e de aplicativos Xcenter são implantados em Domínios de Falha separados para fornecer tolerância a falhas. O Autonomous Transaction Processing gerenciado pela Oracle - Banco de dados dedicado (ATP-D) é implantado na sub-rede privada do banco de dados. Você tem a opção de usar o banco de dados Autonomous Transaction Processing - Compartilhado (ATP-S), Oracle Database Cloud Services ou gerenciar seu próprio banco de dados em VM ou bare metal no OCI. O Armazenamento de Arquivos do OCI Compartilhado é montado por todos os servidores web e de aplicativos.

O PDV da loja de varejo acessa o Xcenter no OCI por meio de VPN site a site para pesquisa de dados central e replicação de dados de vendas. Os usuários da Internet acessam o aplicativo por meio do Gateway de Internet. A TI de negócios de varejo suporta o ambiente de nuvem por meio do Serviço Bastion. O aplicativo é colocado em uma sub-rede privada por trás do balanceador de carga público e do Oracle Web Application Firewall (WAF).

Os sistemas de PDV da loja replicam os dados de vendas para o banco de dados Xcenter por meio do servidor de aplicativos. O Gateway de API gerenciado pelo OCI permite que o Xstore Office se integre a aplicativos de varejo 3. O gateway NAT (Network Address Translation) do OCI permite acesso à internet de saída para recursos nas sub-redes privadas.

O diagrama a seguir ilustra a arquitetura de referência de alto desempenho.

Descrição da ilustração oci_adb_xstore_office_arch.png

oci-adb-xstore-office-arch-oracle.zip

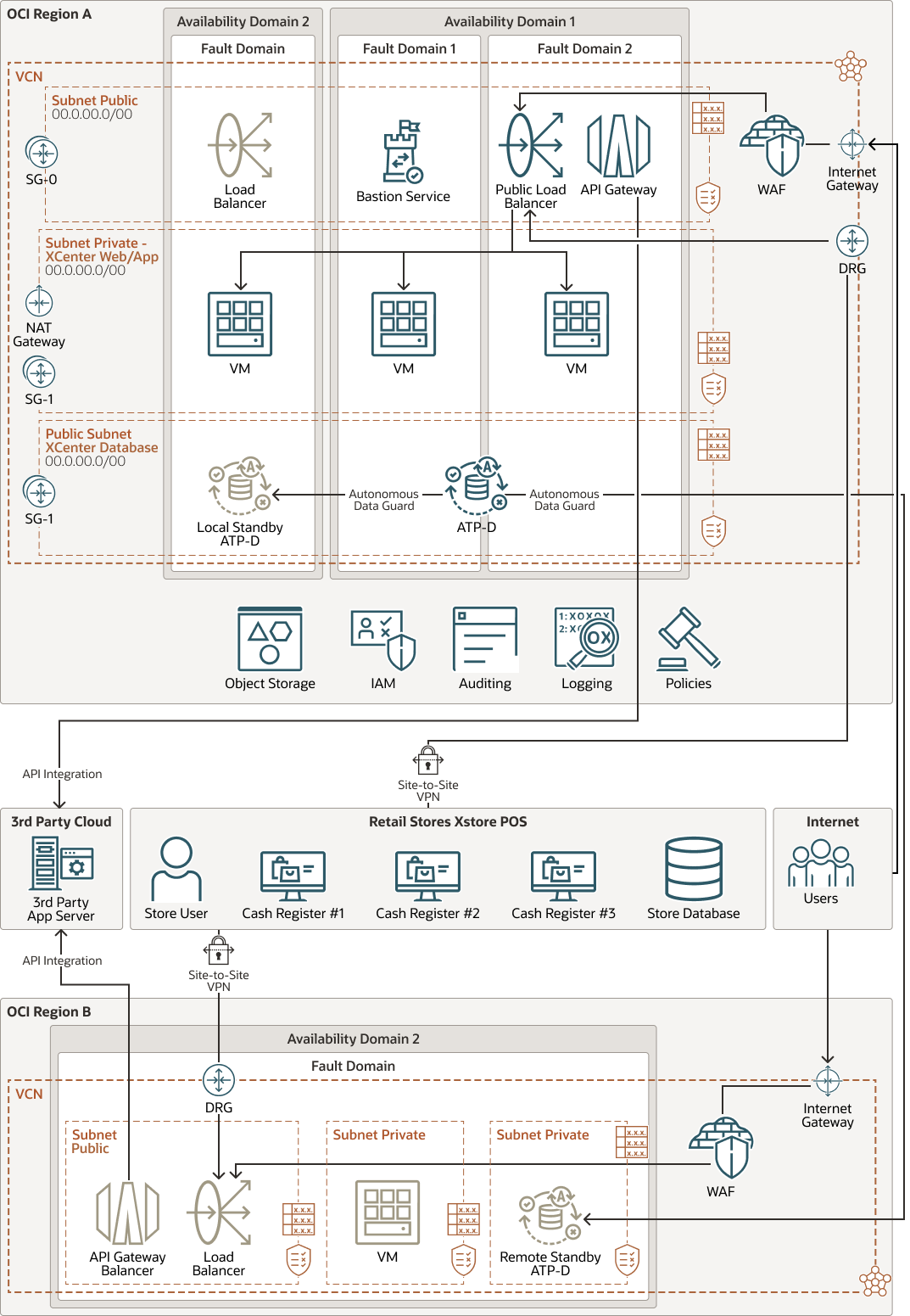

O negócio de varejo exige alta disponibilidade (HA). Você pode implantar a web e o aplicativo do Xcenter em Domínios de Disponibilidade separados da mesma região e no balanceamento de carga entre os servidores em dois ou mais Domínios de Disponibilidade. O balanceador de carga stand-by é implantado em um Domínio de Disponibilidade separado. O Autonomous Data Guard está configurado para sincronizar os dados do ATP ativo com o banco de dados ATP stand-by local.

O DR (Office Disaster Recovery) do Xstore pode ser configurado em uma região OCI remota. O DR terá a mesma arquitetura que a produção com espaço reduzido de computação para economizar o custo. No caso de testes de desastres ou DR, o ambiente pode ser aumentado rapidamente na nuvem. O Autonomous Data Guard é usado para sincronizar o banco de dados ATP ativo com o banco de dados ATP stand-by remoto.

O diagrama a seguir ilustra a arquitetura HA e DR.

Descrição da ilustração oci_adb_xstore_office_ha_arch.png

oci-adb-xstore-office-ha-arch-oracle.zip

A arquitetura tem os seguintes componentes:

- Região

Uma região do Oracle Cloud Infrastructure é uma área geográfica localizada que contém um ou mais data centers, denominada domínios de disponibilidade. As regiões são independentes de outras regiões, e grandes distâncias podem separá-las (entre países ou até mesmo continentes).

- Domínios de disponibilidade

Os domínios de disponibilidade são data centers independentes e independentes dentro de uma região. Os recursos físicos em cada domínio de disponibilidade são isolados dos recursos dos outros domínios de disponibilidade, o que oferece tolerância a falhas. Os domínios de disponibilidade não compartilham infraestrutura como energia ou resfriamento, ou a rede interna do domínio de disponibilidade. Portanto, provavelmente uma falha em um domínio de disponibilidade não afetará os outros domínios de disponibilidade da região.

- Domínio de falha

Um domínio de falha é um agrupamento de hardware e infraestrutura dentro de um domínio de disponibilidade. Cada domínio de disponibilidade tem três domínios de falha com potência e hardware independentes. Quando você distribui recursos entre diversos domínios de falha, seus aplicativos podem tolerar falhas físicas no servidor, na manutenção do sistema e na alimentação dentro de um domínio de falha.

- Rede virtual na nuvem (VCN) e sub-redes

Uma VCN é uma rede personalizável e definida por software que você configura em uma região do Oracle Cloud Infrastructure. Como as redes tradicionais de data center, as VCNs oferecem total controle sobre seu ambiente de rede. Uma VCN pode ter vários blocos CIDR não sobrepostos que você pode alterar após criar a VCN. Você pode segmentar uma VCN em sub-redes, que podem ter escopo em uma região ou em um domínio de disponibilidade. Cada sub-rede consiste em um intervalo ininterrupto de endereços que não se sobrepõem às outras sub-redes da VCN. Você pode alterar o tamanho de uma sub-rede após a criação. Uma sub-rede pode ser pública ou privada.

- Balanceador de carga

O serviço Oracle Cloud Infrastructure Load Balancing fornece distribuição automatizada de tráfego de um único ponto de entrada para vários servidores no back-end.

- Lista de segurança

Para cada sub-rede, você pode criar regras de segurança que especifiquem a origem, o destino e o tipo de tráfego que deve ser permitido dentro e fora da sub-rede.

- Gateway NAT (Network Address Translation)

Um gateway NAT permite que recursos privados em uma VCN acessem hosts na internet, sem expor esses recursos a conexões de internet de entrada.

- Gateway de serviço

O gateway de serviço fornece acesso de uma VCN a outros serviços, como o Oracle Cloud Infrastructure Object Storage. O tráfego da VCN para o serviço Oracle passa pela malha da rede Oracle e nunca atravessa a internet.

- Zona de segurança

As zonas de segurança garantem desde o início as melhores práticas de segurança da Oracle, impondo políticas como criptografar dados e impedir o acesso público a redes de um compartimento inteiro. Uma zona de segurança está associada a um compartimento com o mesmo nome e inclui políticas de zona de segurança ou uma "receita" que se aplica ao compartimento e seus subcompartimentos. Não é possível adicionar ou mover um compartimento padrão para um compartimento de zona de segurança.

- Object Storage

O armazenamento de objetos oferece acesso rápido a grandes quantidades de dados estruturados e não estruturados de qualquer tipo de conteúdo, incluindo backups de bancos de dados, dados analíticos e conteúdo avançado, como imagens e vídeos. Você pode armazenar de forma segura e depois recuperar dados diretamente da internet ou de dentro da plataforma da nuvem. Você pode dimensionar o armazenamento de forma integrada sem prejudicar o desempenho ou a confiabilidade do serviço. Use o armazenamento padrão para armazenamento de acesso frequente que você precisa acessar de forma rápida, imediata e com frequência. Use o armazenamento de arquivos compactados para armazenamento "frio" que você mantém por longos períodos de tempo e raramente acessa.

- Autonomous Database

O Oracle Cloud Infrastructure Autonomous Database é um ambiente de banco de dados pré-configurado totalmente gerenciado que você pode usar para cargas de trabalho de processamento de transações e data warehousing. Não é necessário configurar ou gerenciar qualquer hardware ou instalar qualquer software. O Oracle Cloud Infrastructure trata da criação do banco de dados, bem como do backup, aplicação de patches, upgrade e ajuste do banco de dados.

- Autonomous Transaction Processing

O Oracle Autonomous Transaction Processing é um banco de dados independente, com segurança e reparo, que é otimizado para cargas de trabalho de processamento de transações. Não é necessário configurar ou gerenciar qualquer hardware ou instalar qualquer software. O Oracle Cloud Infrastructure trata da criação do banco de dados, bem como do backup, da aplicação de patches, do upgrade e do ajuste do banco de dados.

Recomendações

- VCN

Quando você cria uma VCN, determina o número de blocos CIDR necessários e o tamanho de cada bloco com base no número de recursos que planeja anexar às sub-redes na VCN. Use blocos CIDR que estão dentro do espaço de endereço IP privado padrão.

Selecione blocos CIDR que não se sobrepõem a nenhuma outra rede (no Oracle Cloud Infrastructure, no seu data center local ou em outro provedor de nuvem) para a qual você pretende configurar conexões privadas.

Depois de criar uma VCN, você poderá alterar, adicionar e remover seus blocos CIDR.

Ao projetar as sub-redes, considere seu fluxo de tráfego e os requisitos de segurança. Anexe todos os recursos dentro de uma camada ou atribuição específica à mesma sub-rede, que pode servir como limite de segurança.

- Segurança

Use o Oracle Cloud Guard para monitorar e manter a segurança de seus recursos no Oracle Cloud Infrastructure de forma proativa. O Cloud Guard usa receitas do detector que você pode definir para examinar seus recursos em busca de pontos fracos de segurança e para monitorar operadores e usuários em busca de atividades de risco. Quando qualquer atividade de configuração incorreta ou insegura é detectada, o Cloud Guard recomenda ações corretivas e ajuda a tomar essas ações, com base nas receitas do respondedor que você pode definir.

Para recursos que exigem segurança máxima, a Oracle recomenda que você use zonas de segurança. Uma zona de segurança é um compartimento associado a uma receita definida pela Oracle de políticas de segurança que se baseiam nas melhores práticas. Por exemplo, os recursos em uma zona de segurança não devem ser acessíveis por meio da internet pública e devem ser criptografados usando chaves gerenciadas pelo cliente. Quando você criar e atualizar recursos em uma zona de segurança, o Oracle Cloud Infrastructure validará as operações com relação às políticas na receita de zona de segurança e negará as operações que violarem qualquer uma das políticas.

- Cloud Guard

Clone e personalize as receitas padrão fornecidas pela Oracle para criar receitas personalizadas do detector e do respondedor. Essas receitas permitem especificar que tipo de violações de segurança geram uma advertência e quais ações podem ser executadas nelas. Por exemplo, talvez você queira detectar buckets do Object Storage que tenham visibilidade definida como pública.

Aplique o Cloud Guard no nível da tenancy para abranger o escopo mais amplo e para reduzir a carga administrativa de manter vários configurations.You também pode usar o recurso Lista Gerenciada para aplicar determinadas configurações a detectores.

- Zona de segurança

As zonas de segurança garantem desde o início as melhores práticas de segurança da Oracle, impondo políticas como criptografar dados e impedir o acesso público a redes de um compartimento inteiro. Uma zona de segurança está associada a um compartimento com o mesmo nome e inclui políticas de zona de segurança ou uma "receita" que se aplica ao compartimento e seus subcompartimentos. Não é possível adicionar ou mover um compartimento padrão para um compartimento de zona de segurança.

- Grupo de segurança de rede (NSG)

O grupo de segurança de rede (NSG) atua como um firewall virtual para seus recursos de nuvem. Com o modelo de segurança de confiança zero do Oracle Cloud Infrastructure, todo o tráfego é negado, e você pode controlar o tráfego de rede dentro de uma VCN. Um NSG consiste em um conjunto de regras de segurança de entrada e saída que se aplicam somente a um conjunto especificado de VNICs em uma única VCN.

- Largura de banda do balanceador de carga

Ao criar o balanceador de carga, você pode selecionar uma forma predefinida que forneça uma largura de banda fixa ou especificar uma forma personalizada (flexível) na qual defina uma faixa de largura de banda e permita que o serviço dimensione a largura de banda automaticamente com base nos padrões de tráfego. Com qualquer uma das abordagens, você pode alterar a configuração a qualquer momento após criar o balanceador de carga.

- Serviço Gerenciado

O Managed Service fornece funcionalidade específica sem exigir que você execute tarefas de manutenção relacionadas à otimização de desempenho, disponibilidade, dimensionamento, segurança ou upgrade. Com um serviço gerenciado, você pode se concentrar em fornecer recursos para seus clientes, em vez de se preocupar com a complexidade das operações. Serviços gerenciados pelo OCI, como o Autonomous Database, são recomendados para reduzir o custo total de propriedade.

- Banco de Dados

Como o Xstore é um aplicativo empresarial de missão crítica, o alto desempenho consistente é essencial. A capacidade de controlar atualizações, patches e auditabilidade de operações na nuvem é fundamental para a empresa. O ADB-D é recomendado para o isolamento, desempenho consistente, segurança e auditabilidade. O Autonomous Database tem um SLA com 99,95% de disponibilidade. É HA por padrão. O SLA aumenta para 99,995% de disponibilidade com um stand-by. Isso inclui interrupções planejadas e não planejadas.

Considerações

Considere os pontos a seguir ao implantar essa arquitetura de referência.

- Implementação

Há alguns componentes obrigatórios que precisam ser implantados junto com o Xcenter, por exemplo, servidor Apache para arquivos de dados e intercâmbio de implantações, utilitário gerador RTLog. Elas são cargas de trabalho separadas, registro e monitoramento.

Um componente separado pode ser implantado no OCI para fornecer o recurso de retirada no local. O Xstore fornece integração de serviço Web que pode ser usada para isso, mas é limitada pela VPN da loja.

- Conformidade

Dependendo da implementação, o Xcenter pode armazenar dados relacionados ao cliente. O armazenamento desses dados pode ter requisitos legais. O OCI Data Safe é recomendado para entender a confidencialidade de dados, avaliar riscos de dados, mascarar dados confidenciais, implementar e monitorar controles de segurança, avaliar a segurança do usuário e monitorar a atividade do usuário - tudo em uma console unificada.

- Migração e upgrade

Se a migração para o OCI for combinada com o upgrade de versão, o Xcenter local e o OCI Xcenter precisarão coexistir durante o período de rollout. Esse processo é chamado de 'híbrida' em atualizações regulares do Xstore e normalmente leva de 2 a 5 meses, dependendo do número de lojas.