Proteja suas cargas de trabalho usando o Oracle Cloud Infrastructure Network Firewall Service

O Oracle Cloud Infrastructure (OCI) oferece os melhores processos operacionais e tecnologia de segurança para proteger os seus serviços de nuvem empresarial. No entanto, a segurança na nuvem é baseada em um modelo de responsabilidade compartilhada. A Oracle é responsável pela segurança da infraestrutura subjacente, como instalações de data center, hardware e software para gerenciar operações e serviços na nuvem. Os clientes são responsáveis por proteger suas cargas de trabalho e configurar seus serviços e aplicativos de forma segura para atender a suas obrigações de conformidade.

O serviço de Rede do OCI oferece Listas de Segurança e Grupos de Segurança de Rede para redes virtuais na nuvem (VCN), que os clientes podem usar para proteger suas cargas de trabalho. Muitos clientes também têm requisitos para Intrusion Prevention Systems, Intrusion Detection, inspeção SSL, filtragem de URL, inspeção de tráfego e muito mais.

- Filtração de rede com monitoramento de estado: Crie regras de filtragem de rede com monitoramento de estado que permitam ou deny o tráfego de rede com base no IP de origem (IPv4 e IPv6), no IP de destino (IPv4 e IPv6), na porta e no protocolo.

- Filtragem personalizada de URL e FQDN: restrinja o tráfego de entrada e saída a uma lista especificada de nomes de domínio totalmente qualificados (FQDNs), incluindo curingas e URLs personalizados.

- IDPS (Intrusion Detection and Prevention): Monitore sua rede para atividades maliciosas. Registre informações, reporte ou bloqueie a atividade.

- Inspeção de SSL: descriptografe e inspecione o tráfego criptografado pelo TLS com o suporte de ESNI (Cripted Server Name Indication) para vulnerabilidades de segurança. ESNI é uma extensão TLSv1.3 que criptografa a Indicação de Nome do Servidor (SNI) no handshake TLS.

- Log: O Firewall de Rede está integrado ao Oracle Cloud Infrastructure Logging. Ative logs com base nas regras de política do firewall.

- Métricas: o Network Firewall é integrado ao Oracle Cloud Infrastructure Monitoring. Ative alertas com base em métricas como o número de solicitações bloqueadas usando recursos do serviço Monitoring.

- Inspeção de tráfego de sub-rede dentro da VCN: roteie o tráfego entre duas sub-redes VCN por meio de um firewall de rede.

- Inspeção de tráfego entre VCN: roteie o tráfego entre duas VCNs por meio de um firewall de rede.

Arquitetura

Essa arquitetura de referência ilustra como as organizações podem proteger as cargas de trabalho implantadas no OCI usando um Firewall de Rede e simplificar o design com os recursos de roteamento da VCN (Rede Virtual na Nuvem). Para proteger essas cargas de trabalho, a Oracle recomenda segmentar a rede usando implantação distribuída, em que o tráfego é roteado por meio de um Firewall de Rede e conectado a várias sub-redes distintas em uma VCN.

Defina uma política de firewall para poder implantar um Firewall de Rede do OCI. O OCI Network Firewall é um serviço nativo altamente disponível dentro de um Domínio de Disponibilidade de uma determinada Sub-rede dedicada de Firewall da VCN. Uma vez implantado, você pode usar o endereço IP do firewall para rotear seu tráfego usando tabelas de roteamento da VCN. Você deve rotear simetricamente para o Endereço IP do OCI Network Firewall e aplicar a Política de Firewall necessária para dar suporte ao seu caso de uso.

Todo o tráfego entre VCNs, seja de/para a internet, ou de/para o local, ou para a Oracle Services Network pode ser roteado e inspecionado com o Network Firewall que oferece recursos de firewall de última geração para organizações de todos os tamanhos. Use o Network Firewall e seus recursos avançados, juntamente com outros serviços de segurança do OCI, para criar uma solução de segurança de rede em camadas. Um Firewall de Rede é um serviço escalável nativamente, uma vez criado na sub-rede de sua escolha. O firewall aplica a lógica de negócios ao tráfego especificado em uma Política de Firewall anexada. O roteamento na VCN é usado para direcionar o tráfego de rede de/para o firewall.

Você pode implantar o Network Firewall como:

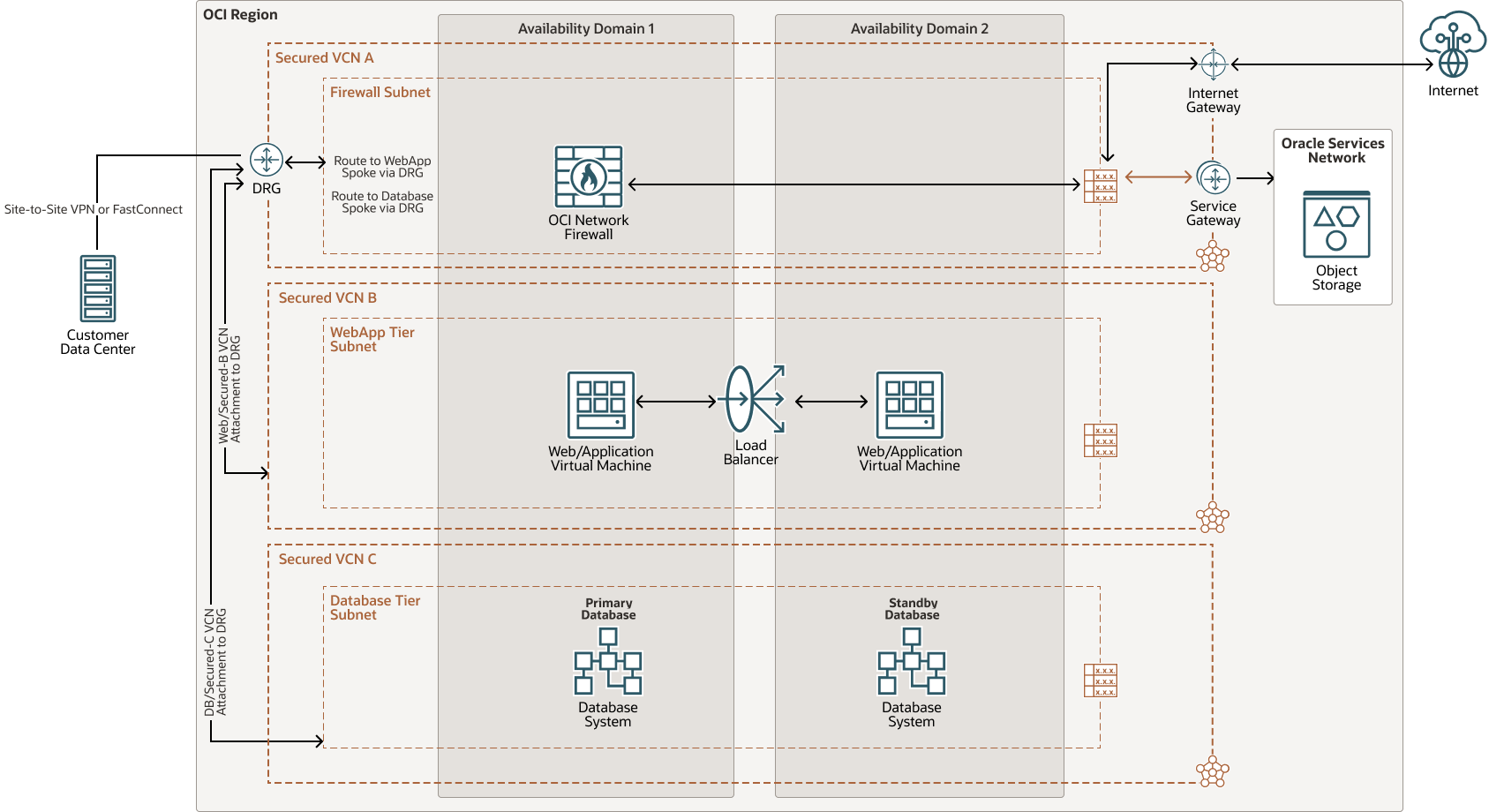

- Modelo de Firewall de Rede Distribuída: O OCI Network Firewall é implantado em sua VCN dedicada, o que é recomendado.

- Modelo de Firewall de Rede de Trânsito: O OCI Network Firewall é implantado em uma VCN Hub e conectado a VCNs de spoke por meio do gateway de roteamento dinâmico.

Esta arquitetura descreve como você pode implantar o Network Firewall em diferentes modelos, fluxos de tráfego diferentes e componentes associados.

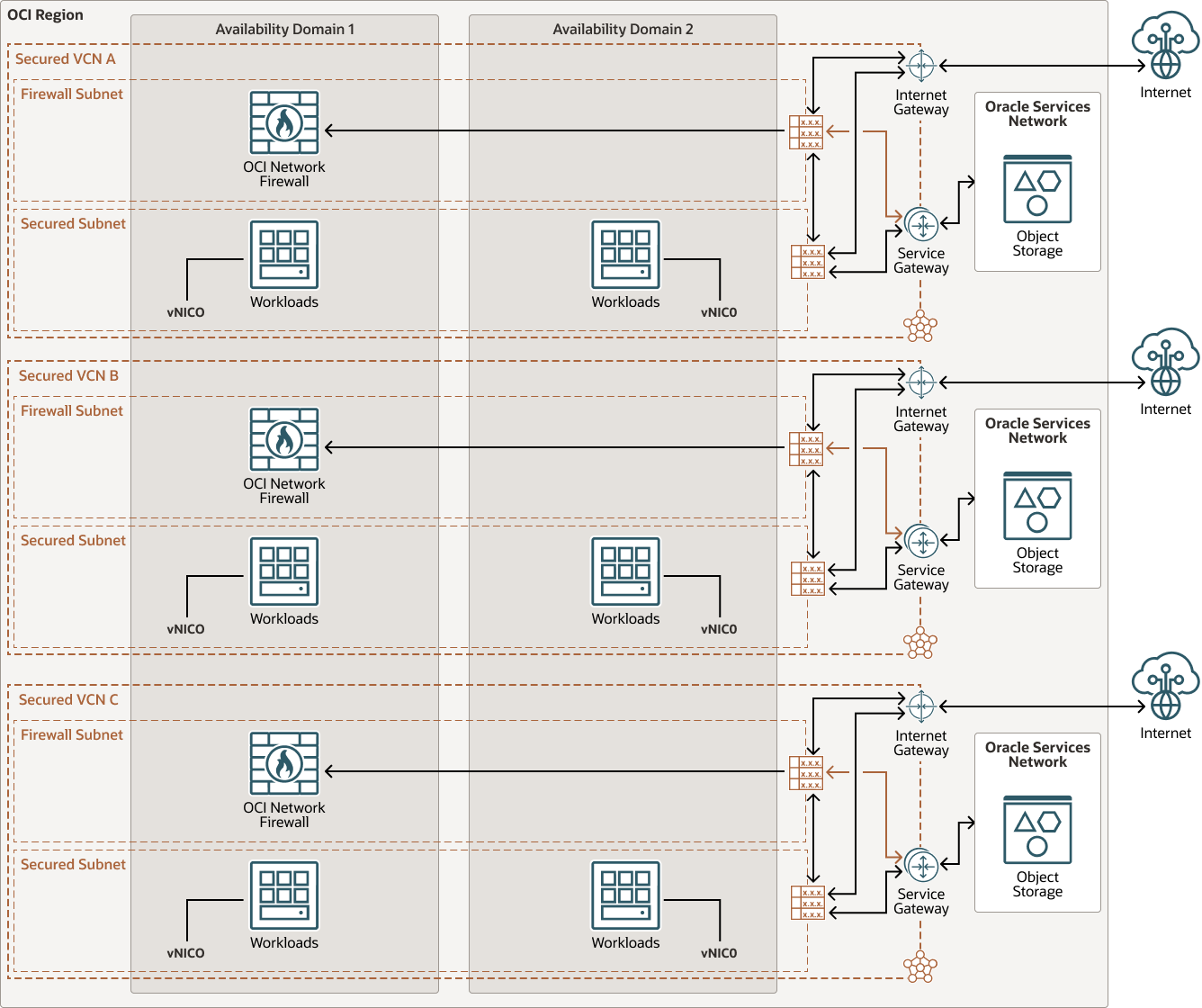

O diagrama a seguir ilustra essa arquitetura de referência.

oci-network-firewall-arch-oracle.zip

Observação:

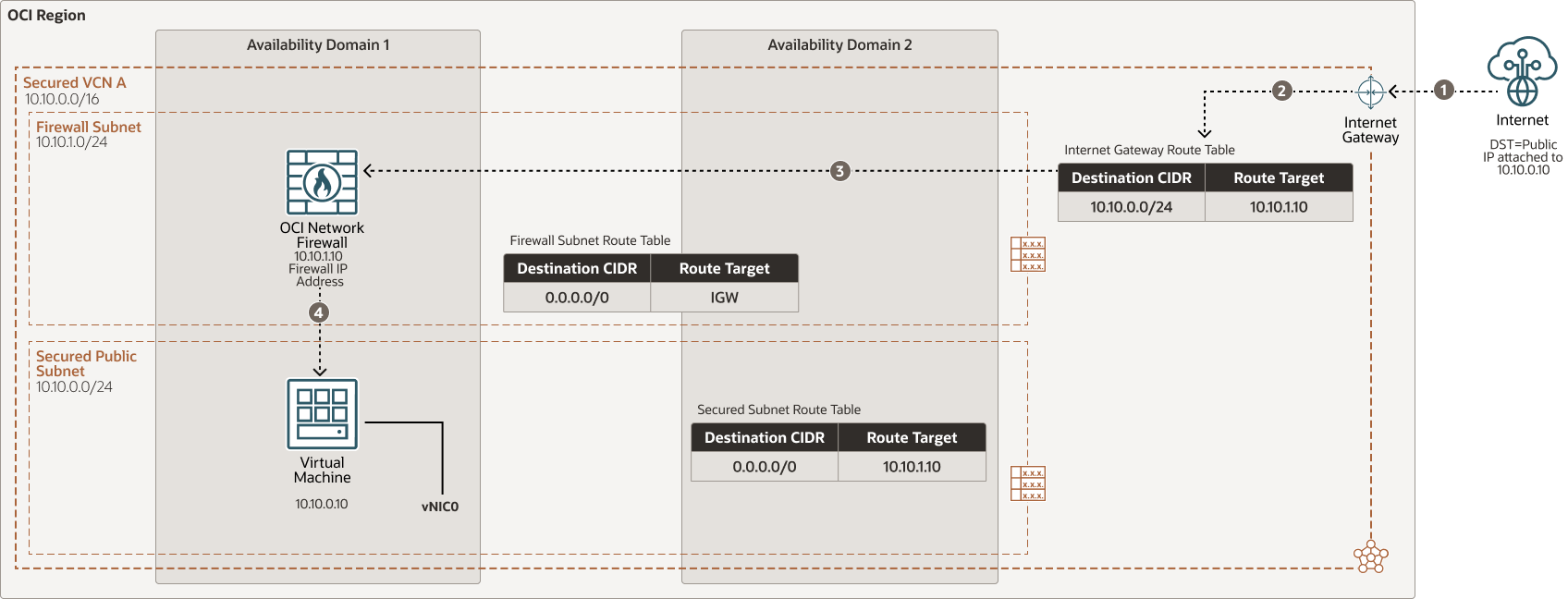

Cada fluxo de tráfego garante que a Política de Firewall de Rede necessária seja enviada ao Firewall de Rede e a simetria de rota seja usada para direcionar o tráfego de/para o Firewall de Rede.Fluxo de tráfego de internet de entrada do norte para o sul por meio do Gateway de Internet por meio do OCI Network Firewall em uma VCN segura

Descrição da ilustração oci-network-firewall-inbound.png

oci-network-firewall-inbound-oracle.zip

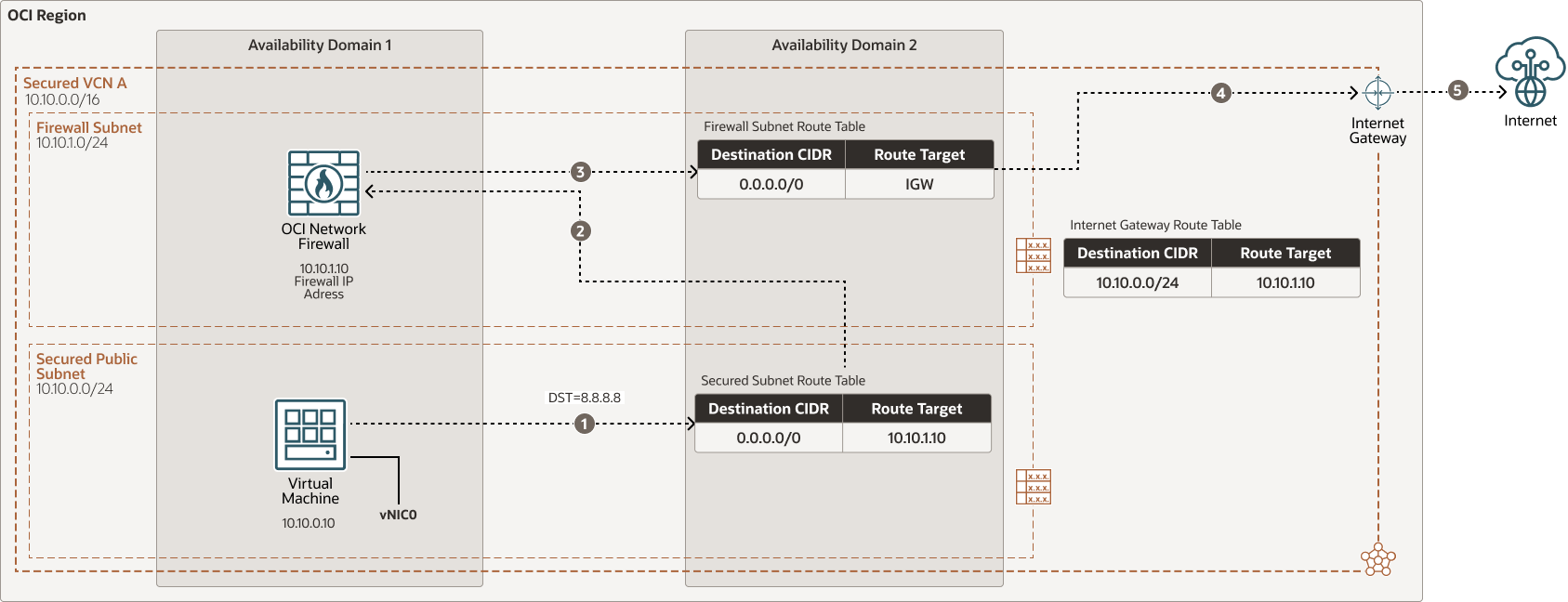

Fluxo de tráfego de internet de saída do norte para o sul por meio do Gateway de Internet por meio do OCI Network Firewall em uma VCN segura

Descrição da ilustração oci-network-firewall-outbound.png

oci-network-firewall-outbound-oracle.zip

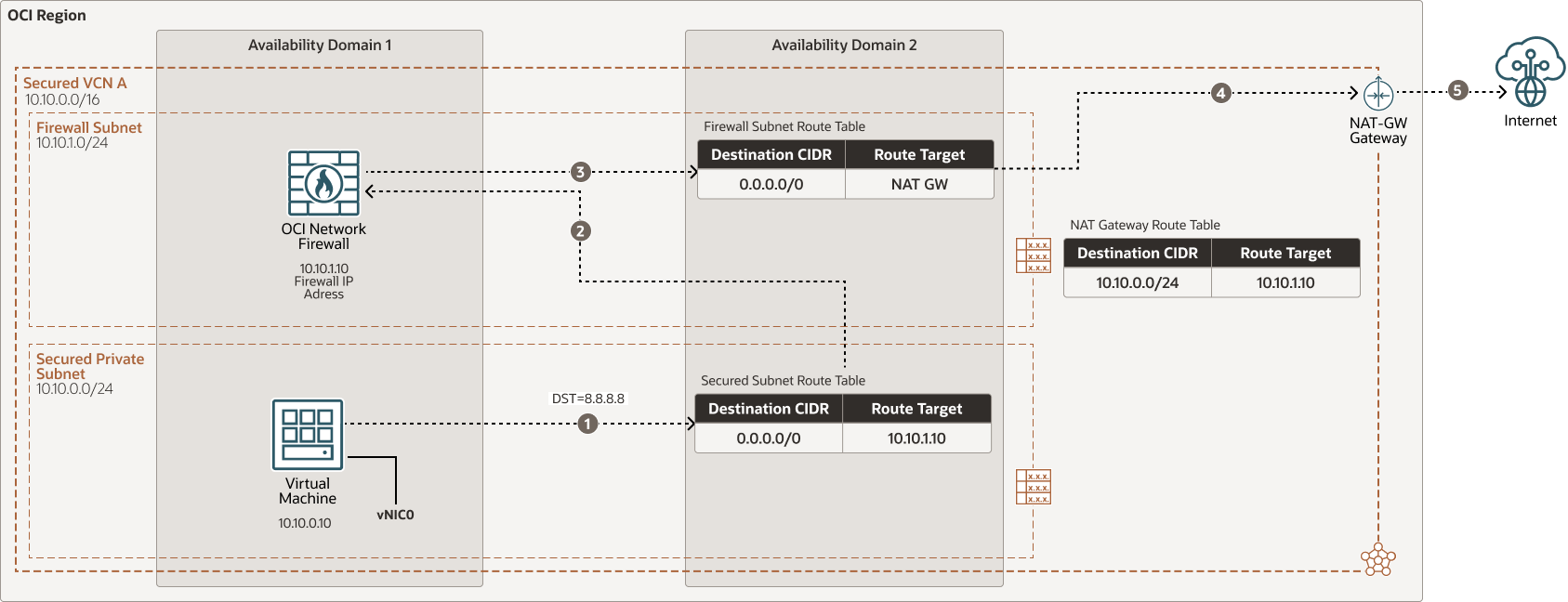

Fluxo de tráfego de internet de saída do norte para o sul por meio do Gateway NAT e por meio do OCI Network Firewall em uma VCN segura

Descrição da ilustração oci-network-firewall-outbound-nat.png

oci-network-firewall-outbound-nat-oracle.zip

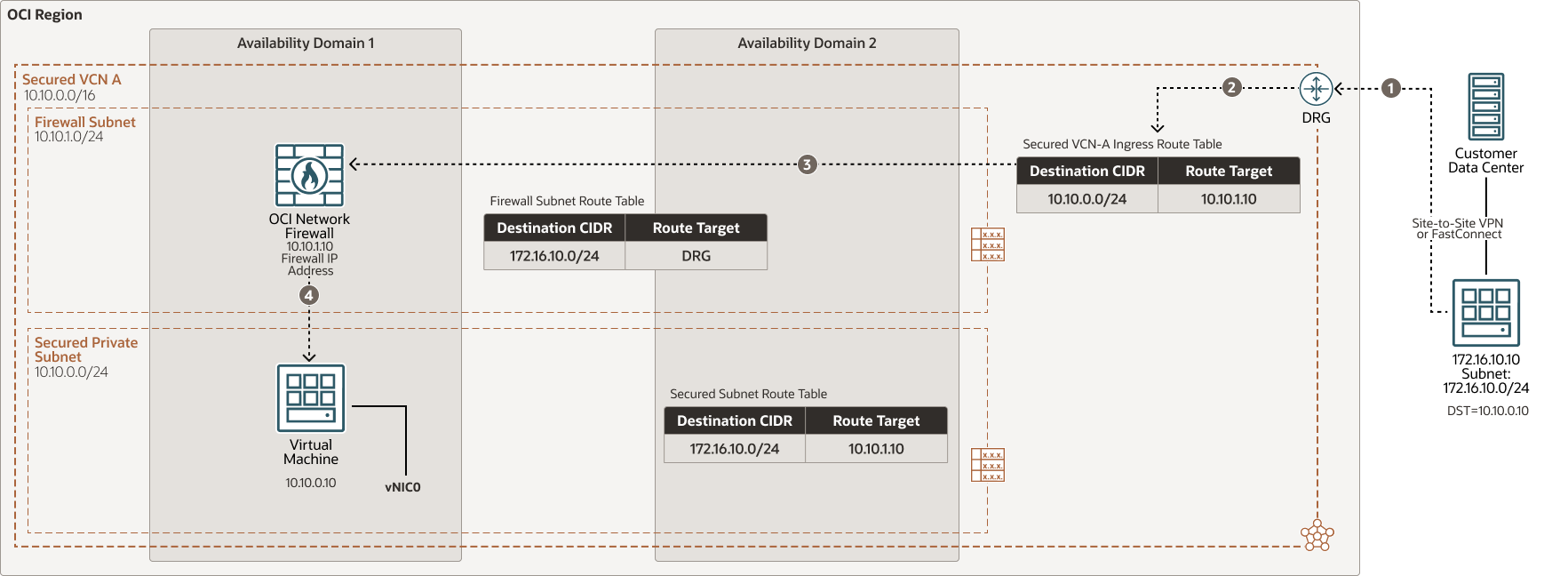

Fluxo de tráfego local de entrada do Norte para o Sul por meio do OCI Network Firewall em uma VCN segura

Descrição da ilustração oci-network-firewall-inbound-prem.png

oci-network-firewall-inbound-prem-oracle.zip

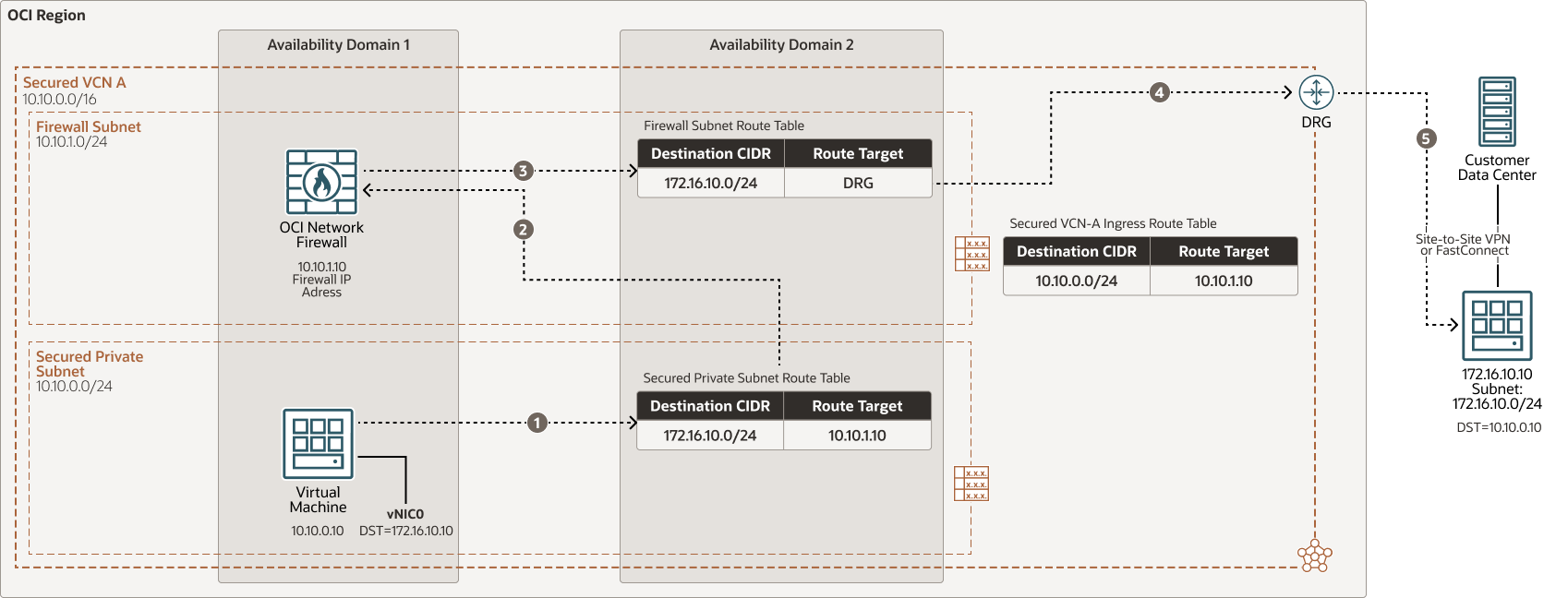

Fluxo de tráfego no local de saída para o Norte-Sul por meio do OCI Network Firewall em uma VCN segura

Descrição da ilustração oci-network-firewall-outbound-prem.png

oci-network-firewall-outbound-prem-oracle.zip

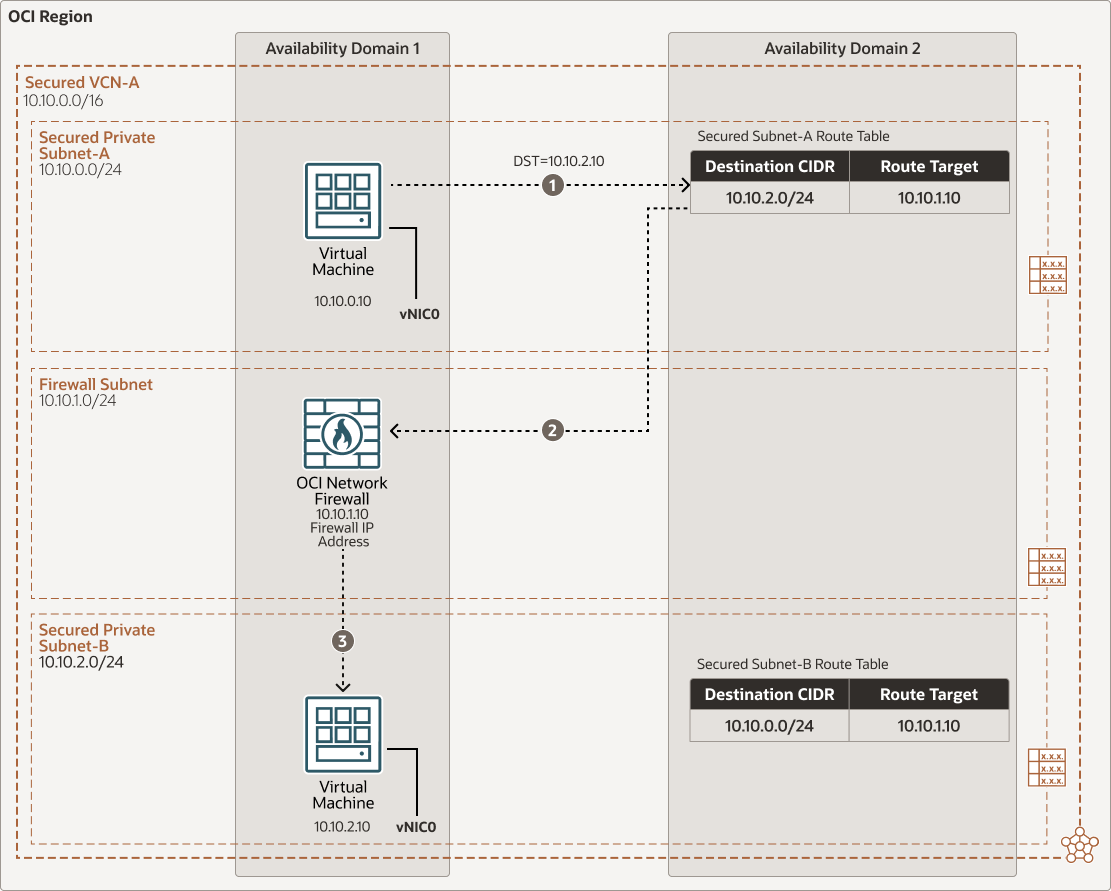

O fluxo de tráfego East-west Subnet-A para Subnet-B por meio do OCI Network Firewall em uma VCN segura

Descrição da ilustração oci-network-firewall-subnet1.png

oci-network-firewall-subnet-oracle1.zip

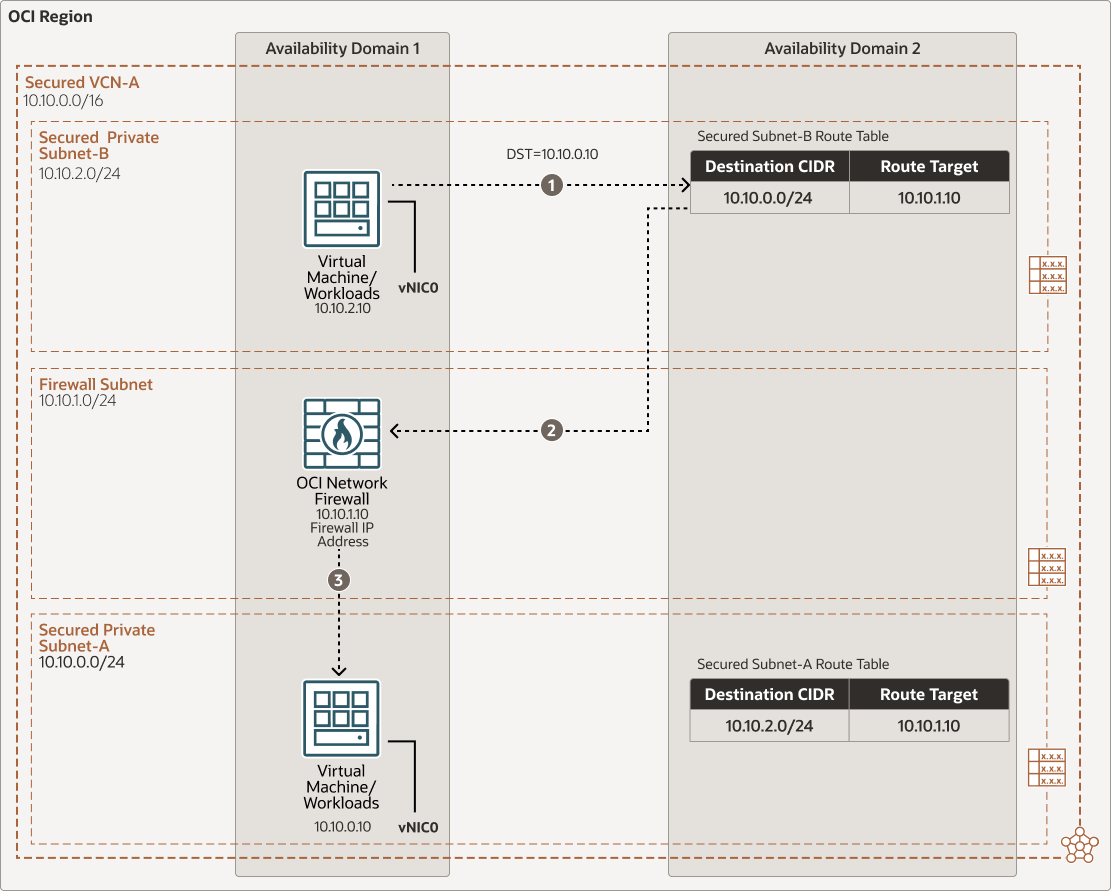

Sub-rede East-west-B para Sub-rede-Um fluxo de tráfego por meio do OCI Network Firewall em uma VCN segura

Descrição da ilustração oci-network-firewall-subnet-b.png

oci-network-firewall-subnet-b-oracle.zip

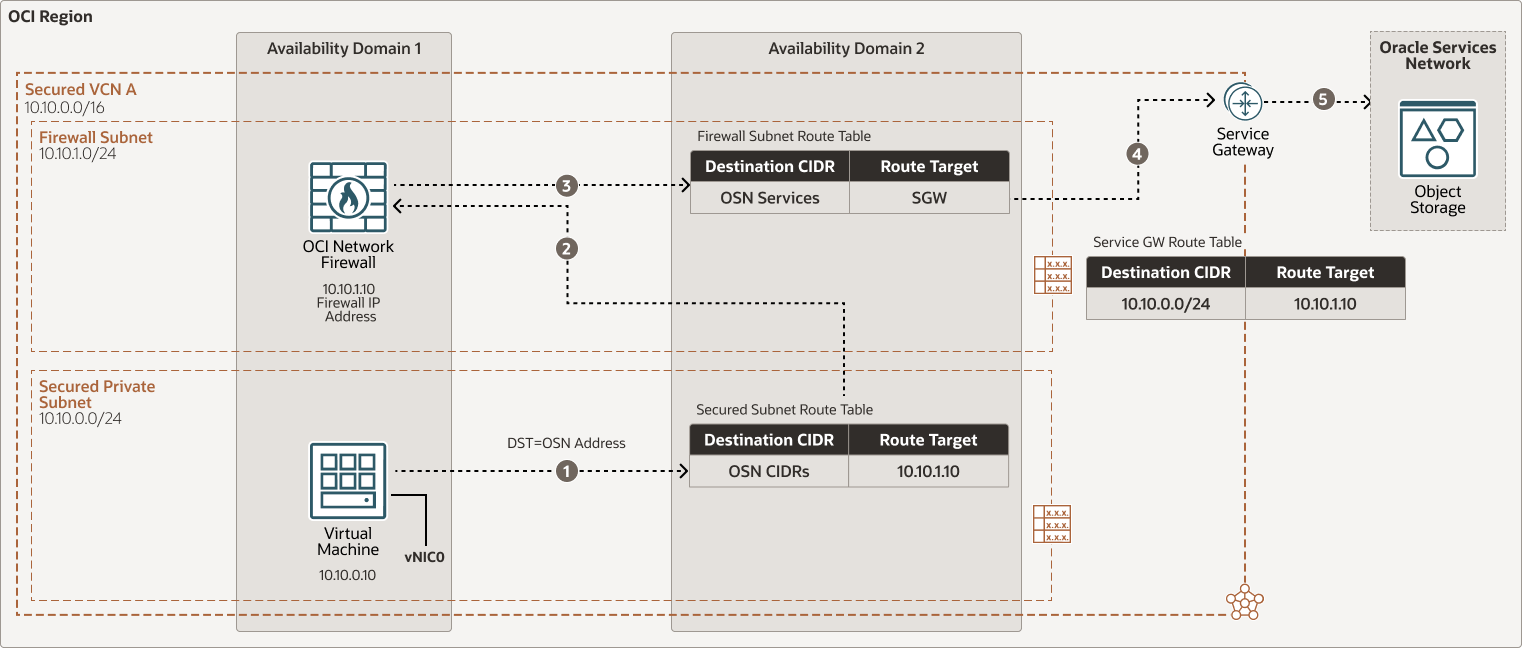

Sub-rede East-west-A para fluxo de tráfego dos Serviços OCI por meio do OCI Network Firewall em uma VCN segura

Descrição da ilustração oci-network-firewall-subnet.png

oci-network-firewall-subnet-oracle.zip

Arquitetura de implantação do Transit OCI Network Firewall

Descrição da ilustração oci-network-firewall-transit-arch.png

oci-network-firewall-transit-arch-oracle.zip

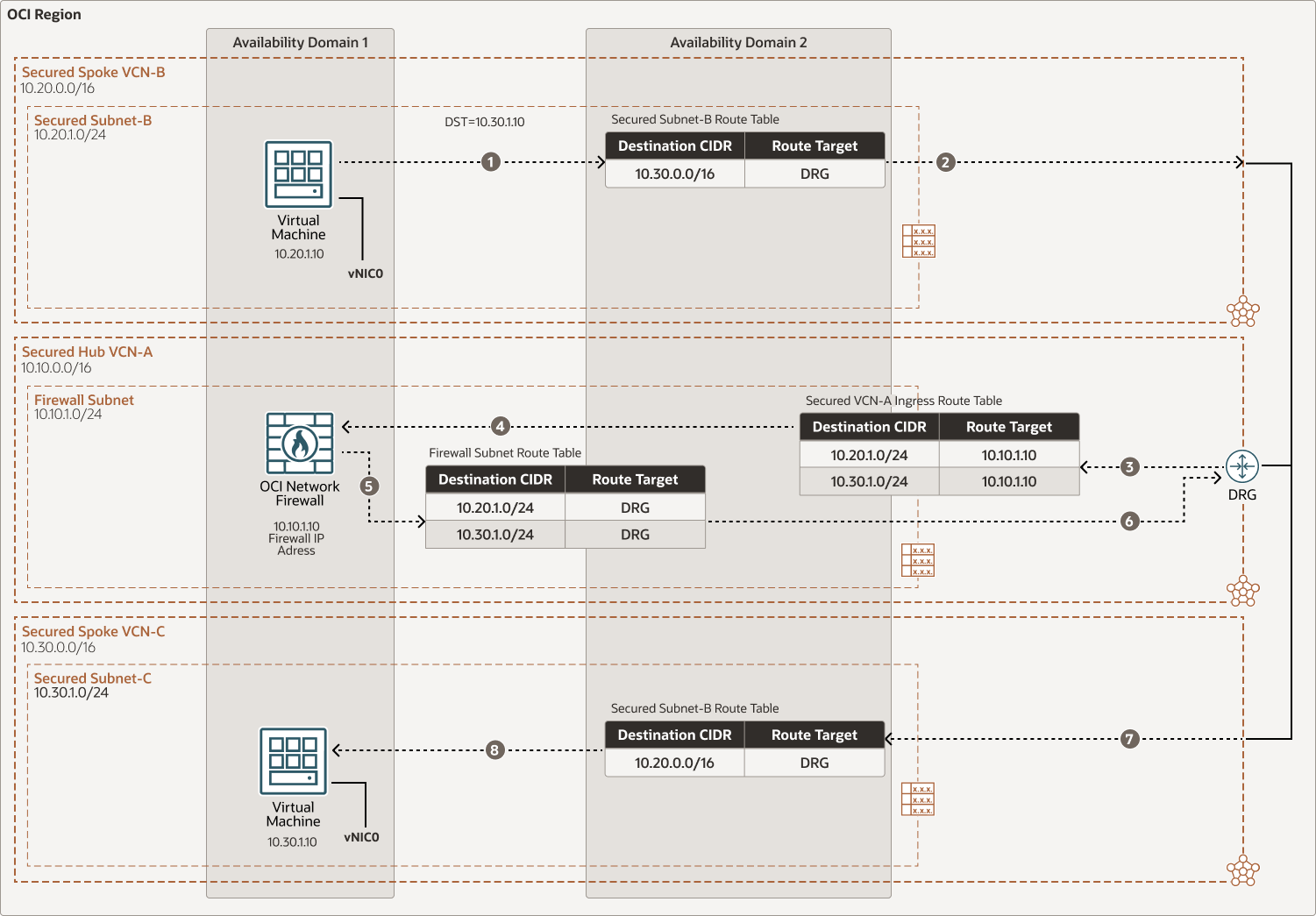

O fluxo de tráfego da VCN Secured-B Falada do Leste-oeste para a VCN Spoke Secured-C por meio do OCI Network Firewall na VCN Secured-A do Hub

Descrição da ilustração oci-network-firewall-spoke.png

oci-network-firewall-spoke-oracle.zip

A arquitetura tem os seguintes componentes:

- Região

Uma região do Oracle Cloud Infrastructure é uma área geográfica localizada que contém um ou mais data centers, denominados domínios de disponibilidade. As regiões são independentes das outras regiões, e grandes distâncias podem se separar (em países ou até mesmo continentes).

- Compartimento

Os compartimentos são partições lógicas entre regiões em uma tenancy do Oracle Cloud Infrastructure. Use compartimentos para organizar seus recursos no Oracle Cloud, controlar o acesso aos recursos e definir cotas de uso. Para controlar o acesso aos recursos em um determinado compartimento, você define políticas que especificam quem pode acessar os recursos e quais ações eles podem executar.

- Domínios de disponibilidade

Os domínios de disponibilidade são data centers independentes e independentes dentro de uma região. Os recursos físicos de cada domínio de disponibilidade são isolados dos recursos de outros domínios de disponibilidade, que oferecem tolerância a falhas. Os domínios de disponibilidade não compartilham infraestrutura como alimentação ou resfriamento, ou a rede interna. Portanto, é pouco provável que uma falha em um domínio de disponibilidade afete os outros domínios

- Domínios de falha

Um domínio de falha é um agrupamento de hardware e infraestrutura dentro de um domínio de disponibilidade. Cada domínio de disponibilidade tem três domínios de falha com energia e hardware independentes. Quando você distribui recursos entre diversos domínios de falha, seus aplicativos podem tolerar falha física do servidor, manutenção do sistema e falhas de alimentação dentro de um domínio de falha.

- Rede virtual na nuvem (VCN) e sub-redes

Uma VCN é uma rede predefinida e personalizável que você configura em uma região do Oracle Cloud Infrastructure. Como as redes de data center tradicionais, as VCNs dão a você total controle sobre seu ambiente de rede. Uma VCN pode ter vários blocos CIDR não sobrepostos que você pode alterar após criar a VCN. Você pode segmentar uma VCN em sub-redes, que podem ter escopo em uma região ou em um domínio de disponibilidade. Cada sub-rede consiste em um intervalo contínuo de endereços que não se sobrepõem às outras sub-redes da VCN. Você pode alterar o tamanho de uma sub-rede após a criação. Uma sub-rede pode ser pública ou privada.

- Lista de segurança

Para cada sub-rede, você pode criar regras de segurança que especifiquem a origem, o destino e o tipo de tráfego que deve ser permitido dentro e fora da sub-rede.

- Firewall de Rede

Um recurso de segurança existente em uma sub-rede de sua escolha e controla o tráfego de rede de entrada e saída com base em um conjunto de regras de segurança. Cada firewall está associado a uma política. O tráfego é roteado de/para o firewall de recursos como gateway de internet, gateway NAT, gateway de serviço e gateways de roteamento dinâmico (DRGs).

- Política de Firewall da Rede

Uma política de firewall contém todas as regras de configuração que controlam como o firewall inspeciona, permite ou nega tráfego de rede. Cada firewall é associado a uma única política, mas uma política pode ser associada a vários firewalls. Em uma política, listas e mapas são os objetos usados para ajudá-lo a expressar regras de maneira clara e concisa.

- Tabela de roteamentoAs tabelas de roteamento virtual contêm regras para rotear o tráfego de sub-redes para destinos fora de uma VCN, geralmente por meio de gateways. Na VCN Protegida, você pode ter as seguintes tabelas de roteamento:

- A tabela de roteamento da sub-rede de firewall em uma VCN segura garante que o tráfego na internet, local, sub-redes ou VCNs atinja o destino. Essa tabela de roteamento é associada à sub-rede do Firewall de Rede.

- A tabela de roteamento do Gateway de Internet garante que qualquer tráfego de entrada da internet passe pelo Firewall de Rede, essa tabela de roteamento está associada ao gateway de internet.

- A tabela de roteamento do Gateway NAT garante que qualquer resposta de retorno da internet passe pelo Firewall de Rede, essa tabela de roteamento está associada ao gateway NAT.

- A tabela de roteamento do Gateway de Serviço garante que qualquer resposta de retorno da comunicação do Oracle Services Network passe pelo Firewall de Rede; essa tabela de roteamento é anexada ao Gateway de Serviço.

- Cada tabela de roteamento garante que você possa se comunicar dentro de uma VCN; no entanto, se quiser usar o Firewall de Rede dentro de sub-redes de uma VCN, certifique-se de que as rotas corretas estejam apontando para o endereço IP do Firewall de Rede.

- A tabela de roteamento de entrada da VCN do Firewall de DRG é anexada ao anexo da VCN Protegida para enviar qualquer tráfego de entrada de VCNs de spoke/no local por meio do gateway de roteamento dinâmico para o endereço IP privado do Firewall de Rede.

-

Para cada spoke anexado à VCN do Firewall por meio de gateways de roteamento dinâmico, uma tabela de roteamento distinta é definida e anexada a uma sub-rede associada. Essa tabela de roteamento encaminha todo o tráfego (0.0.0.0/0) da VCN spoke associada para gateways de roteamento dinâmico por meio do endereço IP privado do Firewall de Rede.

- IPs Privados

Um endereço IPv4 privado e informações relacionadas para acessar uma instância. Cada VNIC tem um IP privado principal, você pode adicionar e remover IPs privados secundários. O endereço IP privado principal de uma instância é anexado durante a inicialização da instância e não é alterado durante o tempo de vida da instância. Os IPs secundários também devem pertencer ao mesmo CIDR da sub-rede da VNIC. O IP secundário é usado como um IP flutuante porque ele pode se mover entre diferentes VNICs em diferentes instâncias dentro da mesma sub-rede. Você também pode usá-lo como ponto final diferente para hospedar serviços diferentes.

O OCI Network Firewall não suporta e requer IPs secundários. Use o endereço IP principal do Firewall para rotear o tráfego para o Firewall para inspeção do tráfego.

- IPs PúblicosOs serviços de rede definem um endereço IPv4 público escolhido pela Oracle que é mapeado para um IP privado.

- Efêmero: Este endereço é temporário e existe durante a vida útil da instância.

- Reservado: Esse endereço persiste além do tempo de vida da instância. Sua atribuição pode ser cancelada e reatribuída a outra instância.

- Forma de computação

A forma de uma instância de computação especifica o número de CPUs e o volume de memória alocado para a instância. A forma de computação também determina o número de VNICs e a largura de banda máxima disponível para a instância de computação.

- Placa de interface de rede virtual (VNIC)

Os serviços nos data centers do Oracle Cloud Infrastructure têmNICs (NICs) de interface de rede física. As instâncias de máquina virtual se comunicam usando NICs virtuais (VNICs) associadas às NICs físicas. Cada instância tem uma VNIC principal que é criada e anexada automaticamente durante o processo de inicialização e está disponível durante o tempo de vida da instância. O DHCP é oferecido somente para a VNIC principal. Você pode adicionar VNICs secundárias após a inicialização da instância. Você deve definir IPs estáticos para cada interface.

- Gateway de internet

O gateway de internet permite o tráfego entre as sub-redes públicas em uma VCN e a internet pública.

- gateway NAT

O gateway NAT permite que recursos privados em uma VCN acessem hosts na internet, sem expor esses recursos a conexões de internet recebidas.

- Gateway de serviço

O gateway de serviço fornece acesso de uma VCN a outros serviços, como o Oracle Cloud Infrastructure Object Storage. O tráfego da VCN para o serviço Oracle percorre a malha da rede Oracle e nunca atravessa a internet.

- FastConnect

O Oracle Cloud Infrastructure FastConnect fornece uma maneira fácil de criar uma conexão privada dedicada entre o seu data center e o Oracle Cloud Infrastructure. O FastConnect oferece opções de largura de banda mais alta e uma experiência de rede mais confiável quando comparada com conexões baseadas na internet.

Recomendações

- VCN

Ao criar uma VCN, determine o número de blocos CIDR necessários e o tamanho de cada bloco com base no número de recursos que você planeja anexar às sub-redes na VCN. Use blocos CIDR que estão dentro do espaço de endereço IP privado padrão.

Selecione os blocos CIDR que não se sobrepõem a nenhuma outra rede (no Oracle Cloud Infrastructure, em seu data center local ou em outro provedor de nuvem) para a qual você pretende configurar conexões privadas.

Depois de criar uma VCN, você poderá alterar, adicionar e remover seus blocos CIDR.

Ao projetar as sub-redes, considere seu fluxo de tráfego e os requisitos de segurança. Anexe todos os recursos dentro de uma camada ou atribuição específica à mesma sub-rede, que pode servir como limite de segurança.

- Políticas de Firewall de Rede

Consulte a documentação da política Network Firewall na seção Explorar Mais para obter as informações mais atualizadas sobre as políticas de segurança, as portas e os protocolos necessários. Certifique-se de ter empurrado a política necessária para o Firewall de Rede.

- Firewall de RedeConsulte a documentação do Network Firewall na seção Explorar Mais para saber mais sobre informações atualizadas. Algumas recomendações são as seguintes:

- Como prática recomendada, não use a sub-rede do OCI Network Firewall para implantar outros recursos, pois o Network Firewall não pode inspecionar o tráfego de origens ou destinos na sub-rede do firewall.

- Implante a arquitetura de implantação distribuída e use sub-redes de firewall regionais.

- Utilize o registro em log para melhorar a segurança e ver o fluxo de tráfego.

- Você pode monitorar a integridade, a capacidade e o desempenho de firewalls de rede usando métricas, alarmes e notificações.

- Para uma melhor utilização do firewall para garantir que ele proteja todo o tráfego, certifique-se de não adicionar regras com monitoramento de estado à lista de segurança anexada à sub-rede do firewall ou incluir o firewall em um grupo de segurança de rede (NSG) que contenha regras com monitoramento de estado.

- As regras da lista de segurança ou do grupo de segurança de rede (NSG) associadas à sub-rede do firewall e às VNICs são avaliadas antes do firewall. Certifique-se de que qualquer lista de segurança ou regra do NSG permita que o tráfego entre no firewall de modo que ele possa ser avaliado corretamente.

Considerações

Ao proteger cargas de trabalho no OCI usando o Network Firewall, considere os seguintes fatores:

- Desempenho

- A seleção do tamanho apropriado da instância, que é determinado pela forma de Computação, determina o throughput máximo disponível, CPU, RAM e número de interfaces.

- As organizações precisam saber quais tipos de tráfego atravessa o ambiente, determinar os níveis de risco apropriados e aplicar controles de segurança adequados conforme necessário. Diferentes combinações de controles de segurança ativados afetam o desempenho.

- Considere adicionar interfaces dedicadas para serviços FastConnect ou VPN. Considere o uso de grandes configurações de Computação para maior throughput e acesso a mais interfaces de rede.

- A execução de testes de desempenho para validar o design pode manter o desempenho e o throughput necessários.

- Segurança

- Você deve rotear simetricamente para o OCI Network Firewall para garantir que o tráfego possa chegar da origem ao destino por meio do Network Firewall.

- As regras da lista de segurança ou do grupo de segurança de rede (NSG) associadas à sub-rede do firewall e às VNICs são avaliadas antes do firewall. Certifique-se de que qualquer lista de segurança ou regra do NSG permita que o tráfego entre no firewall de modo que ele possa ser avaliado corretamente.

- Log

Você poderá ativar o log para seus firewalls se as regras na política associada o suportarem, e você estiver inscrito no Oracle Cloud Infrastructure Logging. Os logs exibem a atividade de log e os detalhes de cada evento registrado dentro de um período especificado. Os logs mostram quando o tráfego aciona regras e ajuda a melhorar a segurança.

- Disponibilidade

- Implante sua arquitetura em regiões geográficas distintas para obter maior redundância.

- Configure VPNs site a site com redes organizacionais relevantes para conectividade redundante com redes locais.

- Custo

Há um custo por OCI Network Firewall, considere o uso do modelo de firewall Distribuído e Trânsito combinado, se você tiver um grande número de VCNs do OCI. Implante Firewalls de Rede somente quando necessário.

Implantação

Você pode implantar o Firewall de Rede no OCI usando a Console. Você também pode fazer download do código no GitHub e personalizá-lo de acordo com seus requisitos de negócios específicos para implantar essa arquitetura.

- Vá para GitHub.

- Clone ou faça download do repositório para seu computador local.

- Siga as instruções no documento

README.