Saiba mais sobre a implantação do firewall Palo Alto no modo Ativo/Ativo com o OCI Flexible Network Load Balancer

Este documento fornece um guia para implantar firewalls Palo Alto VM-Series no modo Ativo/Ativo no Oracle Cloud Infrastructure (OCI).

Embora o Palo Alto ofereça suporte nativo à funcionalidade de Alta Disponibilidade Ativa/Ativa (HA) em data centers locais, isso não é viável em ambientes de nuvem pública. No entanto, uma solução alternativa para essa implantação foi possível na OCI, usando um recurso inovador chamado hashing simétrico no OCI Flexible Network Load Balancer.

Neste modelo de implantação, o firewall Palo Alto funciona como um dispositivo de passagem, o que significa que não requer conversão de endereço de rede (NAT) ou endereços IP públicos. Em vez disso, o endereço IP público é associado ao servidor DMZ real ou aos balanceadores de carga. Como resultado, não há necessidade de NICs adicionais, mesmo quando o número máximo de IPs secundários é atingido. Essa funcionalidade é ativada pela opção de anexar tabelas de roteamento ao gateway NAT, ao gateway de internet e aos gateways de serviço no OCI.

Vantagens:

- Aumento da taxa de transferência: Ambos os firewalls estão ativos, resultando em maior taxa de transferência.

- Dimensionamento contínuo: novos firewalls podem ser implantados sem interromper o tráfego existente e podem ser adicionados ao backend dos Balanceadores de Carga de Rede.

- Tempo de failover reduzido: o failover é mais rápido, pois não há necessidade de chamadas de API para mover o endereço IP do dispositivo principal para o secundário.

- Nenhuma configuração de política do OCI Identity and Access Management: a configuração de política do OCI Identity and Access Management não é necessária para permitir que o firewall Palo Alto leia a VCN e gerencie a movimentação de NICs.

- Não são necessárias NICs adicionais: Quando o número de IPs públicos excede 64, não há necessidade de NICs adicionais, pois nenhum IP público está associado ao firewall. O tamanho da sub-rede DMZ determina o número máximo de serviços ou aplicativos que podem ser expostos à internet.

- Economia de custos: Os custos de operação de licenciamento e VM são reduzidos, pois esse modelo não requer NICs adicionais.

Antes de Começar

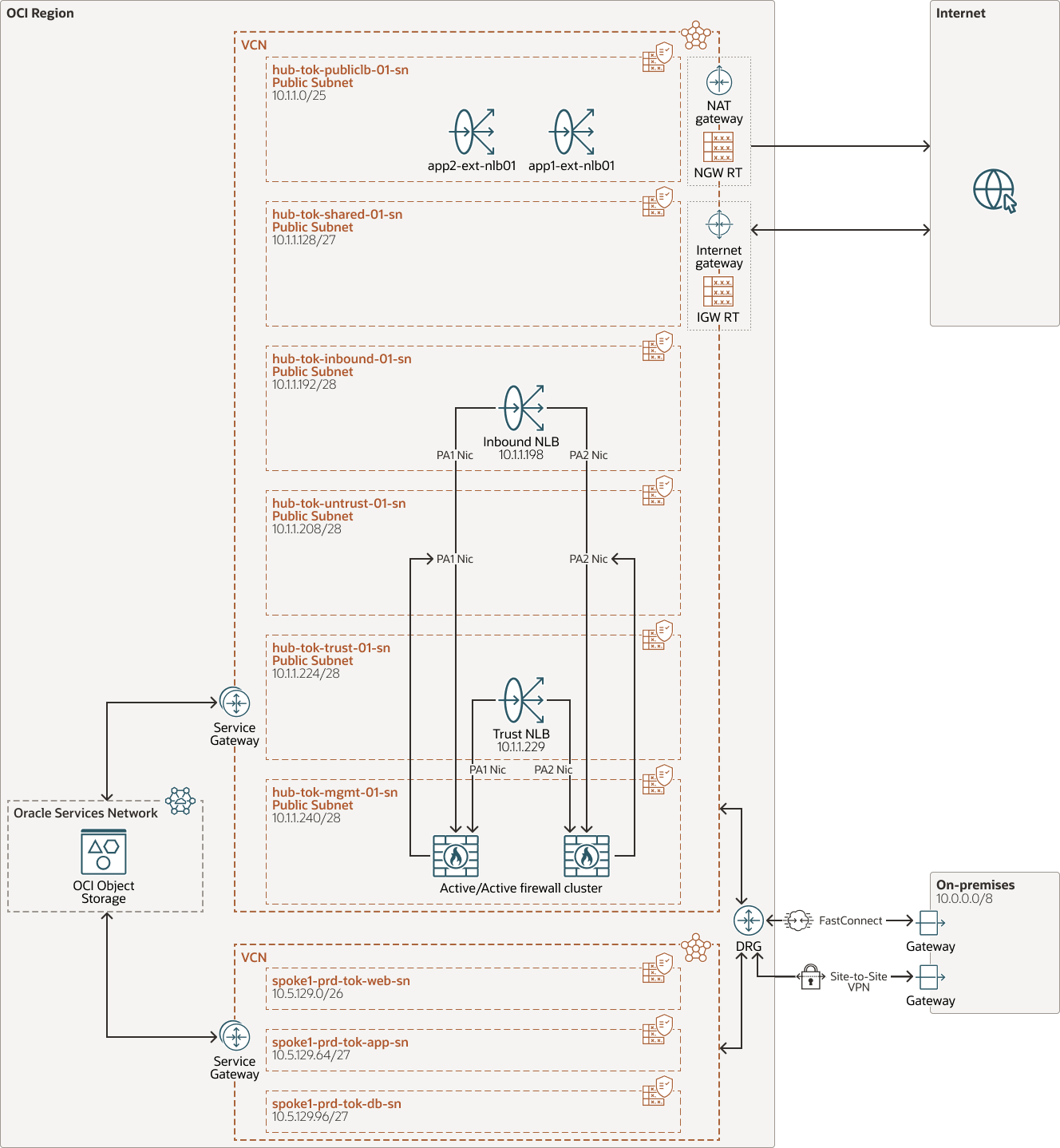

Arquitetura

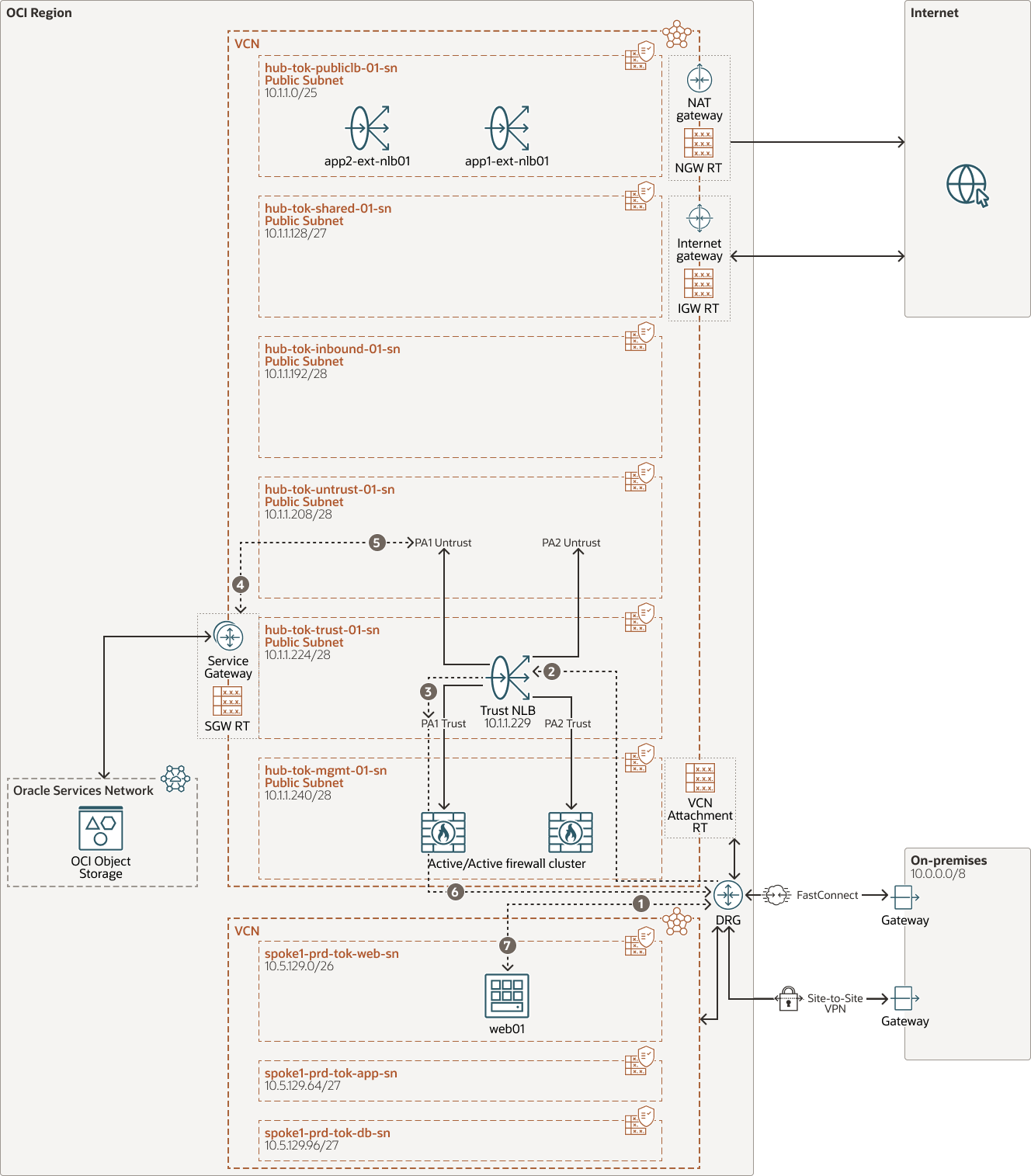

O diagrama a seguir mostra a arquitetura de alto nível usada para testar a configuração de Palo Alto Active/Active no OCI.

Esta é uma implantação típica de arquitetura spoke de hub no OCI, em que o firewall Palo Alto Ativo/Ativo é implantado com quatro NICs na VCN do Hub. Além disso, teremos uma sub-rede pública para DMZ na VCN do Hub. As VCNs Spoke serão anexadas ao DRG para rotear todo o norte-sul, leste-oeste através dos firewalls Palo Alto. A configuração Ativa/Ativa é obtida adicionando as VMs Palo Alto como back-end dos NLBs de Entrada e Confiança.

Nesta seção, vamos mergulhar profundamente no roteamento de tráfego e fluxos nesta arquitetura de referência. O termo "tok" nos nomes dos recursos refere-se à região de Tóquio, onde este modelo de arquitetura de referência foi implantado e testado.

oci-nlb-palo-alto-active-arch-oracle.zip

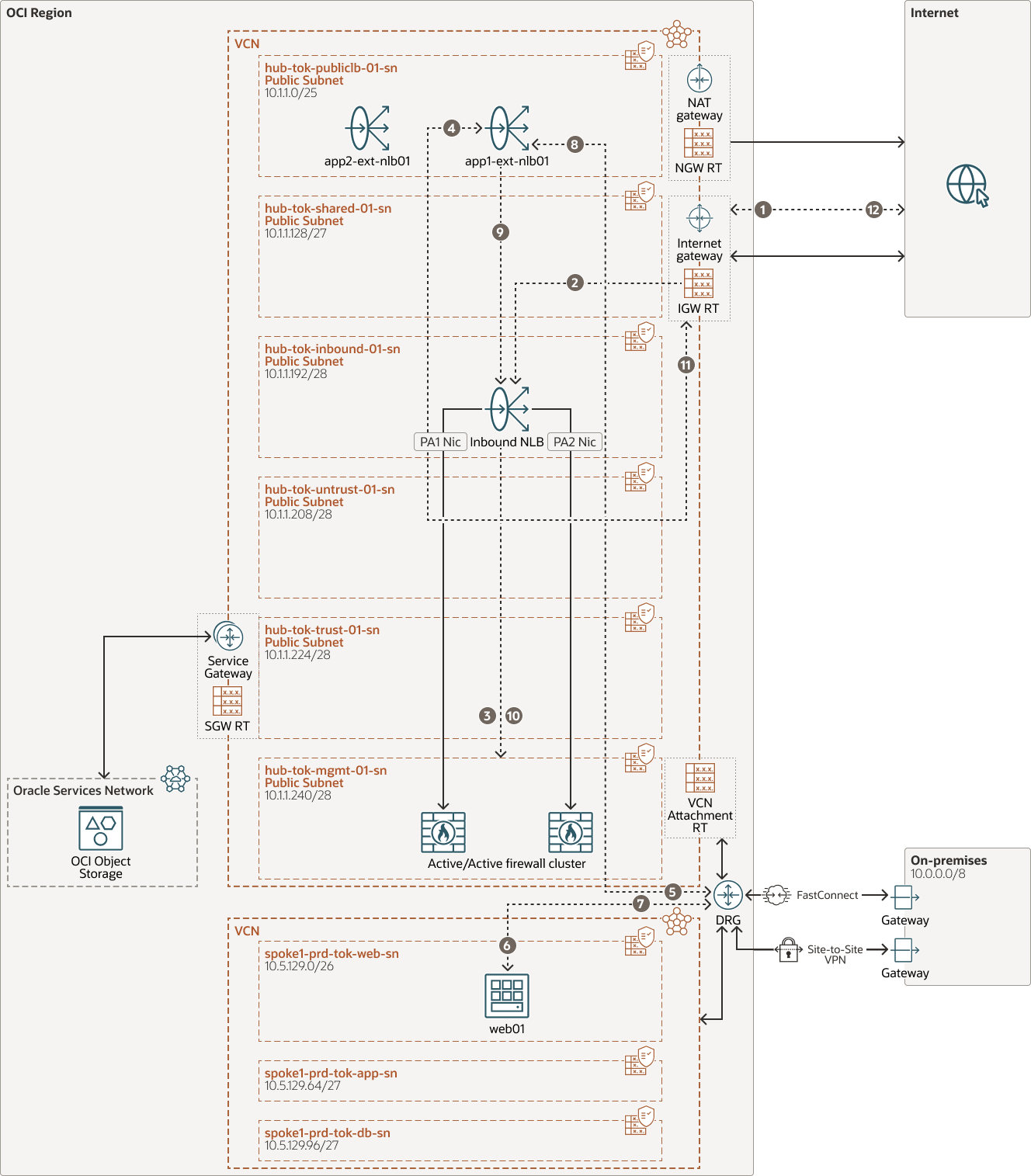

Fluxo de tráfego da Internet de Entrada Norte-Sul para OCI:

O diagrama a seguir descreve o fluxo do serviço Web DMZ exposto à internet. O balanceador de carga do aplicativo está em uma sub-rede pública e os servidores de backend estão em sub-redes privadas da VCN Spoke. O fluxo detalhado em cada salto é descrito nas etapas a seguir.

oci-nlb-palo-alto-ativo-ativo-dmz-oracle.zip

- O tráfego da máquina cliente na internet é roteado para o gateway de internet (IGW).

- O IGW fará referência à tabela de roteamento do gateway de internet para a sub-rede "hub-tok-publiclb-sn" e roteará o tráfego para o IP de Entrada do NLB 10.1.1.198.

- O NLB de entrada balanceará a carga do tráfego para um dos dispositivos PA no backend usando o algoritmo de hash simétrico.

- O firewall validará a política, roteará o tráfego de sua interface de entrada no roteador virtual "inbound-rtr" para o balanceador de carga do aplicativo que tem o IP público.

Observação:

A política de segurança do firewall será gravada no IP Privado (10.1.1.112) do balanceador de carga público. - O OCI Flexible Network Load Balancer executará a SNAT (Source Network Address Translation) para o tráfego e o roteará para o gateway de roteamento dinâmico (DRG) que se refere à tabela de roteamento de sub-rede.

- O DRG que se refere à tabela de roteamento do anexo da VCN do Hub roteia o tráfego para a VCN Spoke e o tráfego chega ao servidor Web.

- O servidor Web enviará o tráfego de retorno ao anexo do DRG de acordo com a tabela de roteamento de sub-rede.

- O DRG fará referência à tabela de roteamento do anexo da VCN Spoke e enviará o tráfego para o OCI Flexible Network Load Balancer no hub.

- O OCI Flexible Network Load Balancer UNAT o tráfego e usará a rota padrão da sub-rede para enviar o tráfego ao IP de Entrada do NLB 10.1.1.198.

- O NLB de entrada encaminhará o tráfego para o mesmo dispositivo PA no backend que iniciou o tráfego usando o algoritmo de hash simétrico.

- Palo Alto recebe o tráfego na NIC de entrada e por rota padrão de roteadores virtuais envia o tráfego de volta para o gateway de internet.

- O gateway de internet roteia o tráfego para o cliente de internet.

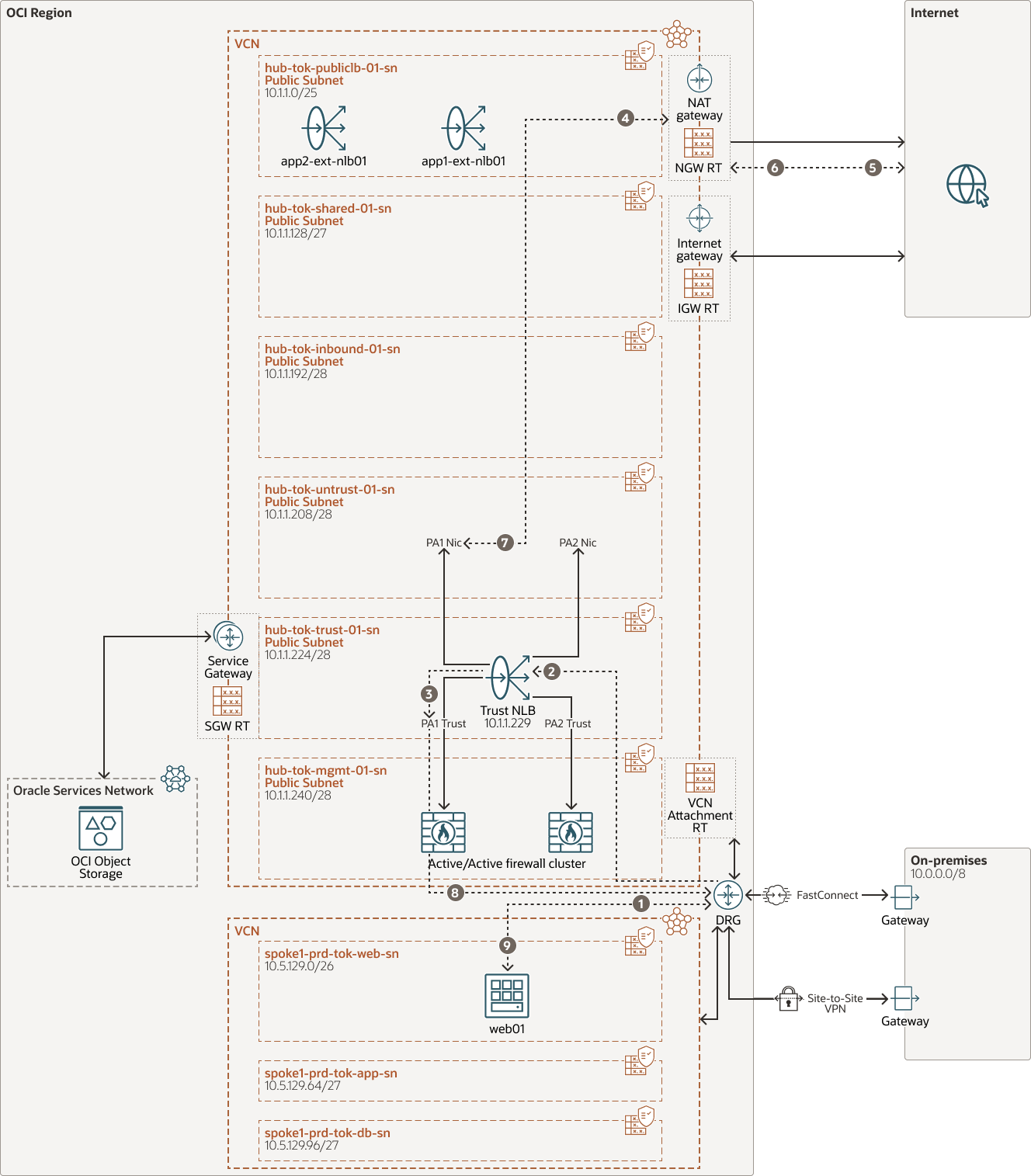

Fluxo de tráfego da Internet de Saída Norte-Sul do OCI:

O diagrama a seguir descreve o fluxo do tráfego da internet de saída do OCI. Todas as VMs na OCI usarão o SNAT e o gateway OCI NAT da Palo Alto para acessar a internet. O SNAT de Palo Alto é necessário para tornar o caminho de retorno simétrico. O endereço IP público de saída será o endereço IP do gateway NAT.

oci-nlb-palo-alto-ativo-ativo-saída-oracle.zip

- O tráfego da VM na sub-rede Spoke usando a rota padrão para o DRG roteia o tráfego para o anexo do DRG.

- O DRG se refere à tabela de roteamento de anexo do spoke e roteia o tráfego para a VCN do Hub e a tabela de Roteamento de trânsito da VCN roteia o tráfego para o IP Confiável do NLB 10.1.1.229.

- A carga do NLB equilibra o tráfego para um dos Firewalls no modo Ativo/Ativo.

- O firewall recebe o tráfego na interface de confiança no roteador virtual padrão. Ele faz SNAT para o tráfego para o IP de interface não confiável e referindo-se à rota padrão encaminha o tráfego para o gateway NAT do OCI.

- O gateway NAT roteia para o tráfego para a internet usando o IP Público do gateway NAT.

- A Internet roteia novamente o tráfego de retorno para o gateway NAT.

- O gateway NAT UNAT é o tráfego e o roteia de volta para a mesma interface de Palo Alto que havia um SNAT em Palo Alto.

- A tabela de estado e as rotas baseadas em Palo Alto no roteador virtual padrão enviam o tráfego da NIC confiável para o DRG após o gateway NAT reverso.

- O DRG se refere à tabela de roteamento anexada à VCN do Hub e às rotas para a respectiva VCN Spoke e atinge a VM de origem.

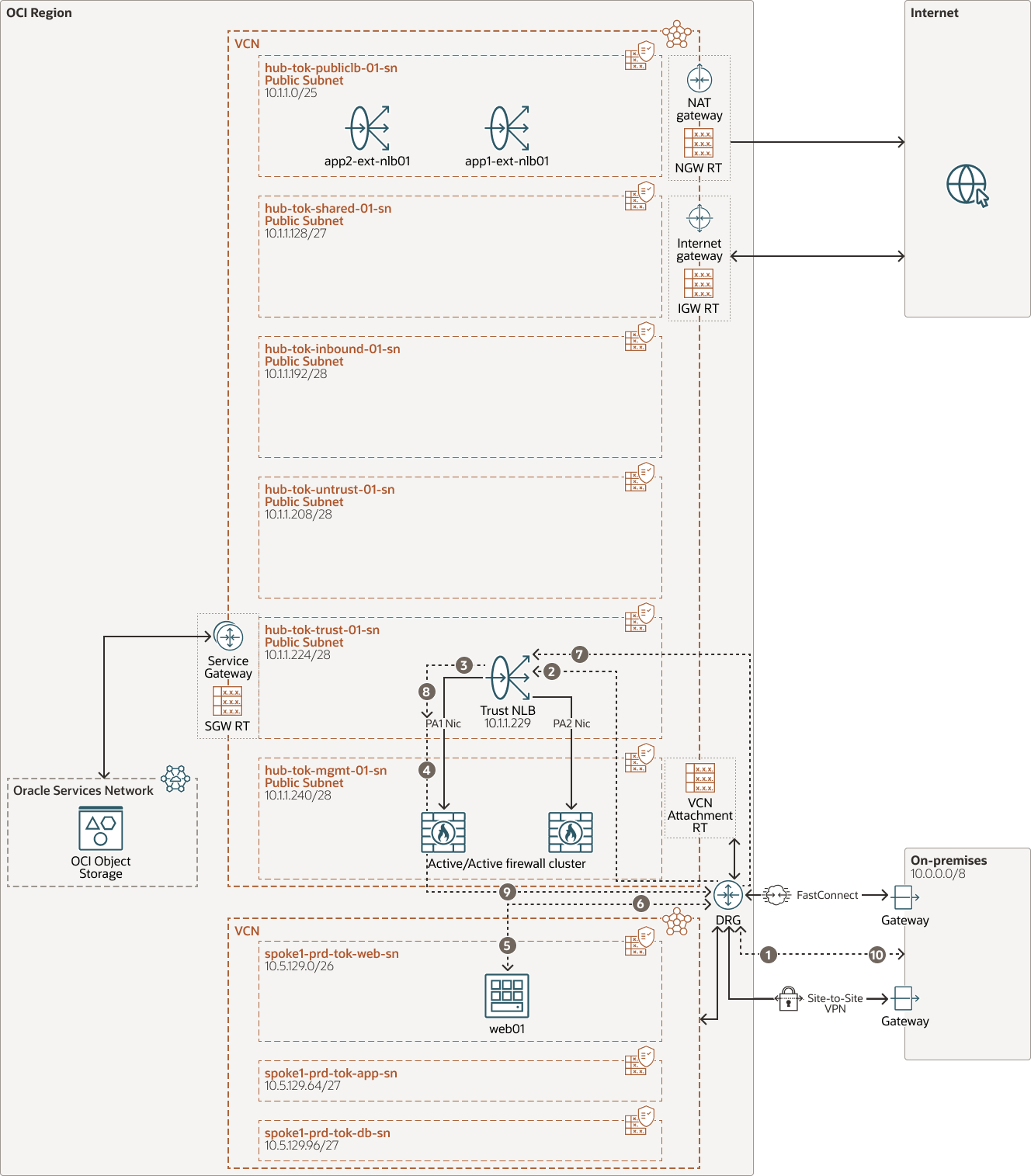

Tráfego leste-oeste entre porta-vozes na OCI ou on-premises para a OCI:

O diagrama a seguir descreve o fluxo de tráfego entre on-premises e a OCI. Para entender o fluxo de tráfego entre os porta-vozes na OCI, podemos considerar o local como um dos porta-vozes. Nesse caso, a única alteração é a tabela de roteamento mencionada no anexo Spoke. Esta implantação pode ser referenciada ao modo de braço único, onde o tráfego entrará e sairá da mesma interface do firewall, aqui a interface é a interface de confiança.

oci-nlb-palo-alto-ativo-ativo-onprem-oracle.zip

- O tráfego local é roteado para o OCI DRG por meio do IPSec ou do OCI FastConnect.

- O DRG se refere à tabela de roteamento de anexo do OCI FastConnectou IPSec e roteia o tráfego para a VCN do Hub. A tabela de roteamento de anexo da VCN no hub roteia o tráfego para o IP Trust NLB 10.1.1.229.

- A carga do NLB equilibra o tráfego para um dos firewalls no modo Ativo/Ativo.

- O firewall processa o tráfego de acordo com a regra de segurança e roteia de volta para o DRG na tabela de roteamento do Hub no anexo do Hub.

- O DRG se refere à tabela de roteamento anexada ao anexo do Hub e roteia o tráfego para a respectiva VCN Spoke e a respectiva VM.

- A VM envia o tráfego de retorno para o DRG que se refere à regra de roteamento padrão na tabela de roteamento.

- O DRG se refere à tabela de roteamento anexada à VCN Spoke e roteia o tráfego para a VCN do Hub. A tabela de roteamento de trânsito do Hub roteia o tráfego para o NLB Confiável.

- A carga NLB equilibra o tráfego para o mesmo dispositivo Palo Alto usando o algoritmo de hash simétrico.

- O firewall refere-se à tabela de estado e às rotas do roteador virtual padrão e envia o tráfego de volta para o DRG na tabela de roteamento do Hub no anexo do Hub.

- O DRG se refere à tabela de roteamento do Hub no anexo do Hub e roteia o tráfego para on-premises por meio do túnel OCI FastConnect ou IPSec.

Fluxo de tráfego de saída leste-oeste de VMs OCI para Oracle Services Network:

O diagrama a seguir descreve o fluxo de tráfego de saída das VMs do OCI para a Oracle Services Network. Todas as VMs na OCI usarão o SNAT da Palo Alto e o gateway de gervice da OCI para acessar a Oracle Services Network. O SNAT de Palo Alto é necessário para tornar o caminho de retorno simétrico. No Oracle Services Network, se você precisar colocar a VCN na lista branca, serão as faixas de VCN do Hub.

oci-nlb-palo-alto-ativo-ativo-osn-oracle.zip

- O tráfego da VM na sub-rede Spoke usando a rota padrão para o DRG roteia o tráfego para o anexo do DRG.

- O DRG se refere à tabela de roteamento de anexo do spoke e roteia o tráfego para a tabela de roteamento do Anexo de VCN e VCN do Hub na VCN do Hub roteia o tráfego para o IP Confiável do NLB 10.1.1.229.

- A carga NLB confiável equilibra o tráfego para um dos firewalls no modo Ativo/Ativo.

- O firewall recebe o tráfego na interface de confiança no roteador virtual padrão. Ele faz SNAT para o tráfego para o IP de interface não confiável. Em seguida, fazer referência à rota padrão encaminha o tráfego para a tabela de roteamento da Sub-rede do OCI e, em seguida, para o gateway de serviço do OCI.

- O gateway de serviço roteia o tráfego para o Oracle Services Network por meio do backbone do OCI e envia o tráfego de retorno de volta para a mesma interface do firewall que havia um SNAT em Palo Alto.

- Palo Alto refere-se à tabela de estado, executa o NAT reverso e com base na rota estática no roteador virtual padrão envia o tráfego fora de confiança NIC e para o DRG eventualmente.

- O DRG se refere à tabela de roteamento anexada à VCN do Hub e roteia o tráfego para a respectiva VCN Spoke e, em seguida, para a VM de origem.

Essa arquitetura suporta os seguintes componentes:

- Network Load Balancer

O Balanceador de Carga de Rede é um serviço de balanceamento de carga que opera nas Camadas 3 e 4 do modelo OSI (Open Systems Interconnection). Esse serviço fornece os benefícios da alta disponibilidade e oferece alto throughput, mantendo uma latência ultrabaixa.

- Firewall Palo Alto

O firewall de última geração da VM-Series protege seus aplicativos e dados com os mesmos recursos de segurança que protegem a infraestrutura dos clientes na nuvem. O firewall de última geração da VM-Series permite que desenvolvedores e arquitetos de segurança em nuvem incorporem ameaças em linha e prevenção de perda de dados em seu fluxo de trabalho de desenvolvimento de aplicativos.

- Gateway de roteamento dinâmico (DRG)

O DRG é um roteador virtual que fornece um caminho para o tráfego de rede privada entre VCNs na mesma região, entre uma VCN e uma rede fora da região, como uma VCN em outra região do Oracle Cloud Infrastructure, uma rede local ou uma rede em outro provedor de nuvem.

- Gateway de internet

Um gateway de internet permite o tráfego entre as sub-redes públicas em uma VCN e a internet pública.

- Gateway NAT (Network Address Translation)

Um gateway NAT permite que recursos privados em uma VCN acessem hosts na internet, sem expor esses recursos a conexões de internet de entrada.

- Rede on-premises

Esta é uma rede local usada por sua organização.

- Tabela de roteamento

As tabelas de roteamento virtual contêm regras para rotear o tráfego de sub-redes para destinos fora de uma VCN, geralmente por meio de gateways.

- Gateway de serviço

O gateway de serviço fornece acesso de uma VCN a outros serviços, como o Oracle Cloud Infrastructure Object Storage. O tráfego da VCN para o serviço Oracle percorre a malha da rede Oracle e não atravessa a internet.

- Rede virtual na nuvem (VCN) e sub-rede

Uma VCN é uma rede personalizável definida por software que você configura em uma região do Oracle Cloud Infrastructure. Como as redes tradicionais de data center, as VCNs oferecem controle sobre seu ambiente de rede. Uma VCN pode ter vários blocos CIDR não sobrepostos que você pode alterar após a criação da VCN. Você pode segmentar uma VCN em sub-redes, com escopo definido para uma região ou para um domínio de disponibilidade. Cada sub-rede consiste em um intervalo contíguo de endereços que não se sobrepõem a outras sub-redes da VCN. Você pode alterar o tamanho de uma sub-rede após a criação. Uma sub-rede pode ser pública ou privada.