Plano

| Sequência | Tópicos abordados |

|---|---|

| 1 |

Ativar Imutabilidade e Zero Perda de Dados de Bancos de Dados Oracle IM-2: Use o Recovery Service para bancos de dados em nuvem da Oracle. |

| 2 |

Configurar buckets imutáveis e ativar o principal do IAM com o privilégio mínimo IM-1: Configuração do bucket imutável para dados não estruturados. ZT-1: Bucket configurado de forma privada com permissões seguras configuradas somente para contas de recuperação especializadas do IAM. |

| 3 |

Ative a Detecção de Ameaças relacionadas a ameaças de Resiliência Cibernética TD-1: Cloud Guard Verifique as regras de bucket (público/privado) e o log de bucket. |

| 4 |

Comece a testar a movimentação de dados em buckets imutáveis IM-3: Usar o script da CLI do OCI para copiar o FSS do OCI para armazenamento de objetos imutável. BR-1: Fazer Backup da Imagem Personalizada do OCI para um bucket imutável. |

Proteja Bancos de Dados com o Autonomous Recovery Service

Inicie um piloto para um novo banco de dados de desenvolvimento e teste. As perguntas de exemplo incluem, mas não se limitam a:

- Quais plataformas de banco de dados e versões de software são necessárias?

- Seus Bancos de Dados estão usando o OCI para DNS? Se não investigar encaminhamento condicional de DNS.

- Você precisa aumentar os limites existentes da OCI?

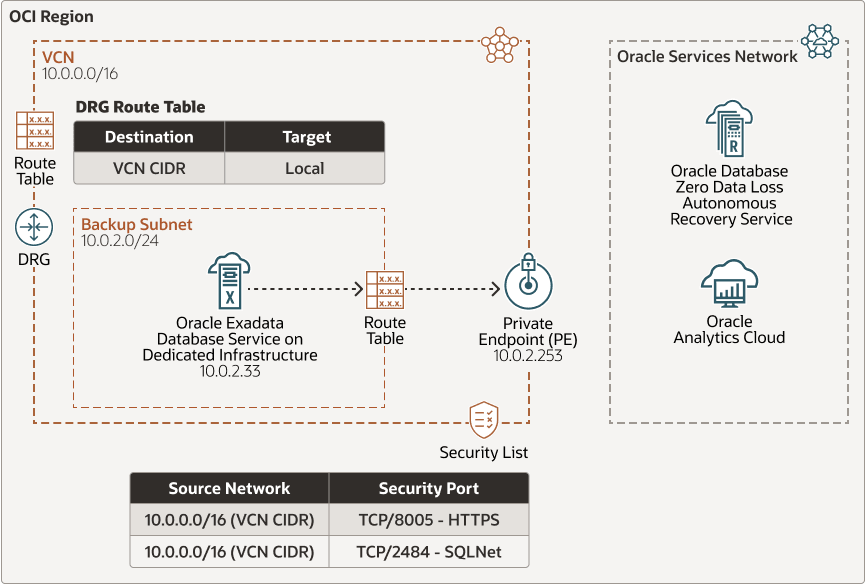

- Você ativou as listas de segurança para permitir que seus bancos de dados se conectassem ao Autonomous Recovery Service?

- Você ativou todas as instruções de política do IAM necessárias para autorizar o serviço?

O diagrama a seguir mostra um exemplo de sub-rede de recuperação do OCI que se conecta ao Oracle Database Zero Data Loss Autonomous Recovery Service:

Agora que seus bancos de dados estão protegidos, concentre-se em proteger seus dados não estruturados (Boot, Block, File Systems etc.) usando as seguintes recomendações:

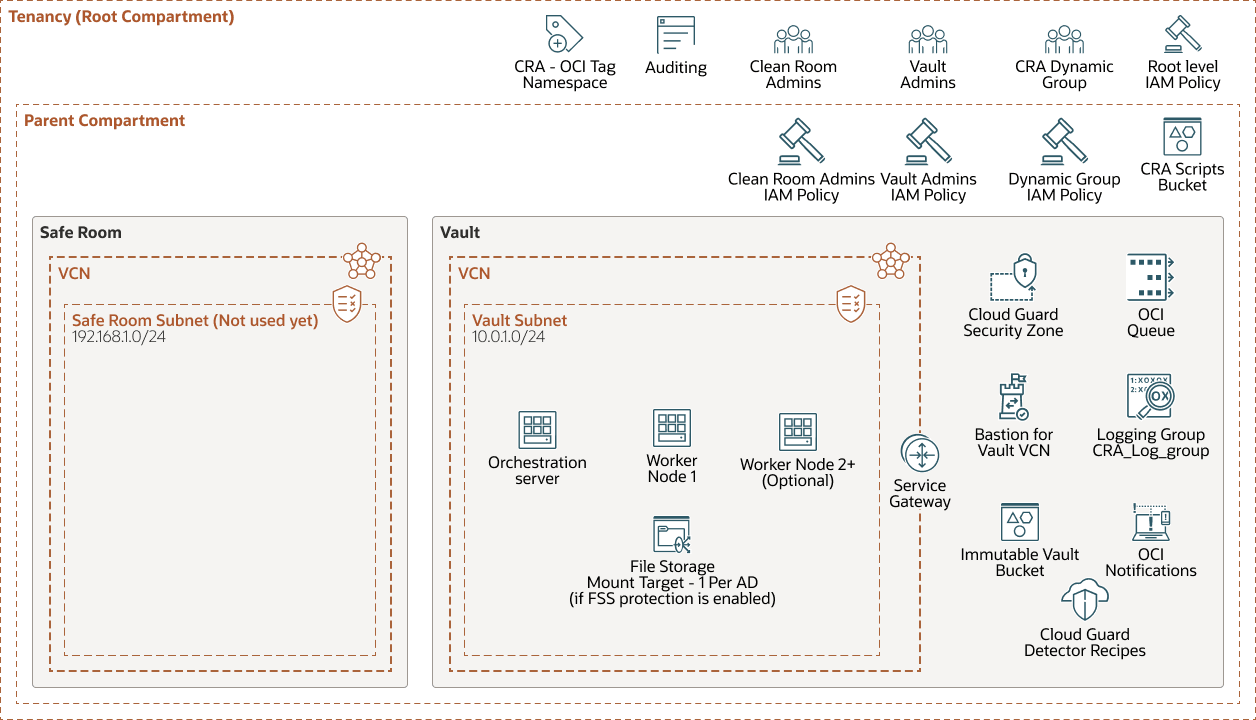

- Crie uma estrutura de compartimento aninhada ou crie uma nova tenancy do OCI para atuar como enclave do Vault ou enclave de Restauração Segura.

- Crie um bucket do Object Storage, adicione regras de retenção e bloqueie as regras depois de testar suas políticas de retenção.

- Verifique se as políticas do serviço IAM restringem associações de grupo e só fornecem acesso a administradores de backup ou armazenamento. Se necessário, você também pode usar outro domínio do IAM.

- Certifique-se de que as zonas de segurança do Oracle Cloud Guard e do OCI garantam que seu bucket não possa ser tornado público e que ninguém possa desativar seus serviços de backup e recuperação. Uma política do serviço Security Zone proíbe a criação de buckets públicos na OCI Object Storage. Por exemplo, você pode configurar uma política de zona de segurança para impedir que qualquer pessoa crie um bucket público ou modifique um bucket de armazenamento existente e o torne público.

Backup em um Vault Imutável

Existem ferramentas comerciais e de código aberto disponíveis que permitem replicar, sincronizar e mover dados entre plataformas. Revise a seção A ferramenta certa para o job do blog Migrando dados. Há várias ferramentas e técnicas para copiar seus dados no Bucket do Immutable Vault.

Em um piloto de resiliência cibernética, você pode implantar uma arquitetura na qual pode usar um servidor de orquestração que reside no Immutable Vault. O Orchestration Server descobre recursos para fazer backup e envia jobs de backup para o serviço OCI Queue. Em seguida, os nós de trabalho escutam os jobs de backup e começam as tarefas de processamento imediatamente. Neste modelo, você pode copiar os dados do enclave de Produção e, em seguida, fazer upload dos dados para o bucket de vault imutável.

Resumo de Controles Críticos por Domínio

| Domínio | Tópicos abordados |

|---|---|

| Imutabilidade | IM-1: Configuração do bucket imutável para dados não estruturados.

IM-2: Uso do Recovery Service para bancos de dados em nuvem da Oracle. IM-3: Se estiver usando o OCI File Storage, copie o OCI File Storage para o armazenamento de objetos imutável. |

| Confiança Zero | ZT-1: Bucket configurado de forma privada com permissões seguras configuradas somente para contas de recuperação especializadas do IAM. Aproveite o OAG para determinar permissões efetivas em buckets imutáveis. |

| Backup e Recuperação | BR-1: Fazer Backup da Imagem Personalizada do OCI para um bucket imutável. |

| Detecção de Ameaças | TD-1: Regras de bucket do Cloud Guard (público/privado). Registro em log do bucket. Regra do Detector de Ameaças ativada. |