注:

- 此教程需要访问 Oracle Cloud。要注册免费账户,请参阅开始使用 Oracle Cloud Infrastructure Free Tier 。

- 它使用 Oracle Cloud Infrastructure 身份证明、租户和区间示例值。完成实验室时,请将这些值替换为特定于云环境的那些值。

配置 Oracle Identity Cloud Service 与 CyberArk 之间的联盟和用户预配

简介

公司使用身份提供者(通常称为 IDP)管理用户/组、用户登录名/密码并验证用户以访问特定资源。如果有人想要访问 oracle 云基础设施 (OCI) 控制台来管理/使用任何资源,他们应该通过本地登录以自己的用户名和密码登录。但是,公司可以选择与现有 IDP 联合,以便员工可以使用其现有登录凭据访问 Oracle Cloud Infrastructure (OCI) 资源,而无需记住一组不同的凭据。

简而言之,Identity Federation 是将个人或实体的身份验证责任委托给可信的外部交易方的过程。联盟中的每个合作伙伴都扮演身份提供者 (IdP) 或服务提供商 (SP) 的角色。在本教程中,CyberArk 是身份提供者,Oracle Identity Cloud Service 是服务提供者。

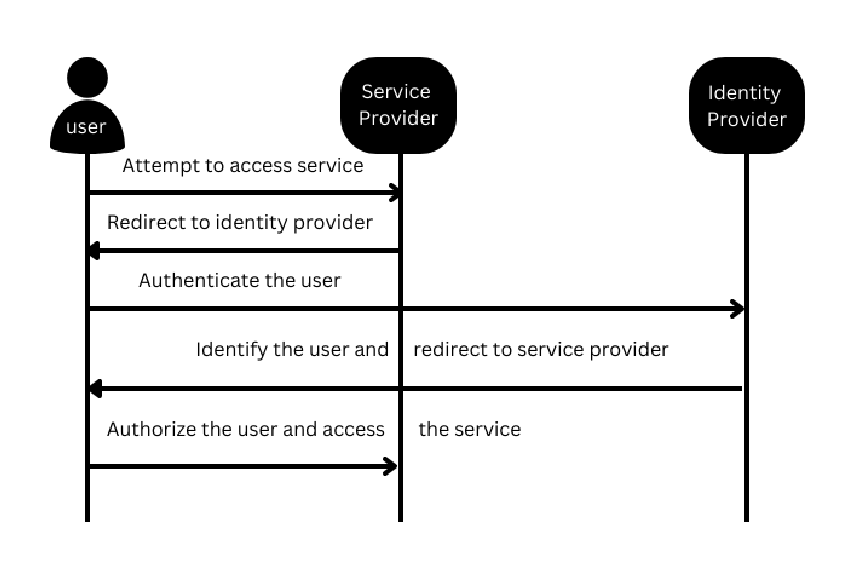

联盟流

联盟是 SP 信任 IdP 提供的身份的地方。从技术上讲,身份提供者提供了一个安全令牌,其中包含有关用户的信息,这些信息用于授权用户并授予对特定服务的访问权限。

联合流如下所示。

- 用户尝试使用浏览器访问服务提供商。

- 服务提供商会向用户的浏览器发送重定向请求。

- 浏览器连接身份提供者,身份提供者将执行验证。

- 验证成功后,服务提供商创建安全令牌并将浏览器重定向回服务提供商。

- 浏览器访问服务提供商提供的服务。

听众

本教程面向 IT 专业人员和 OCI 安全/身份管理员。

目标

在本教程中,介绍了 CyberArk 和 Oracle Identity Cloud Service 之间的联盟和自动用户预配配置。

注:由于正在将 Oracle Identity Cloud Service 替换为 OCI IAM 身份域的过程,因此联盟和自动用户预配的概念和配置将与本教程中所述的内容相同。但是,所有配置步骤都应在 OCI IAM 域控制台中执行,并且不会有单独的 Oracle Identity Cloud Service 控制台。

先决条件

- Oracle Identity Cloud Service 管理员访问权限

- 访问 CyberArk 管理门户

任务 1:配置 CyberArk 与 Oracle Identity Cloud Service 之间的联盟

-

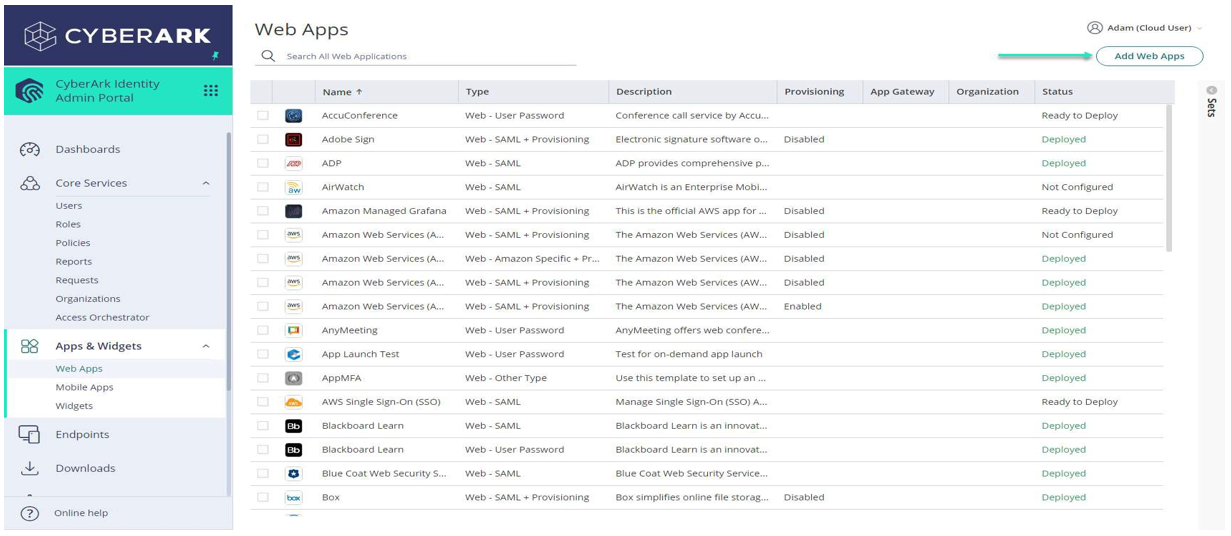

添加 Oracle Cloud Infrastructure Web 应用程序模板。

-

在 CyberArk 管理门户中,选择应用程序和小部件、 Web 应用程序,然后单击添加 Web 应用程序。

-

在搜索选项卡上的搜索字段中输入 Oracle Cloud Infrastructure ,然后单击搜索图标。

-

在 Oracle Cloud Infrastructure 旁边,单击添加。

-

在添加 Web 应用程序屏幕中,单击是以确认。

-

单击关闭可退出应用程序目录。

-

Oracle Cloud Infrastructure 应用程序将打开“设置”页。

-

-

配置“设置”页。

- 如果要更改应用程序名称、说明、类别和徽标,请设置它们。

-

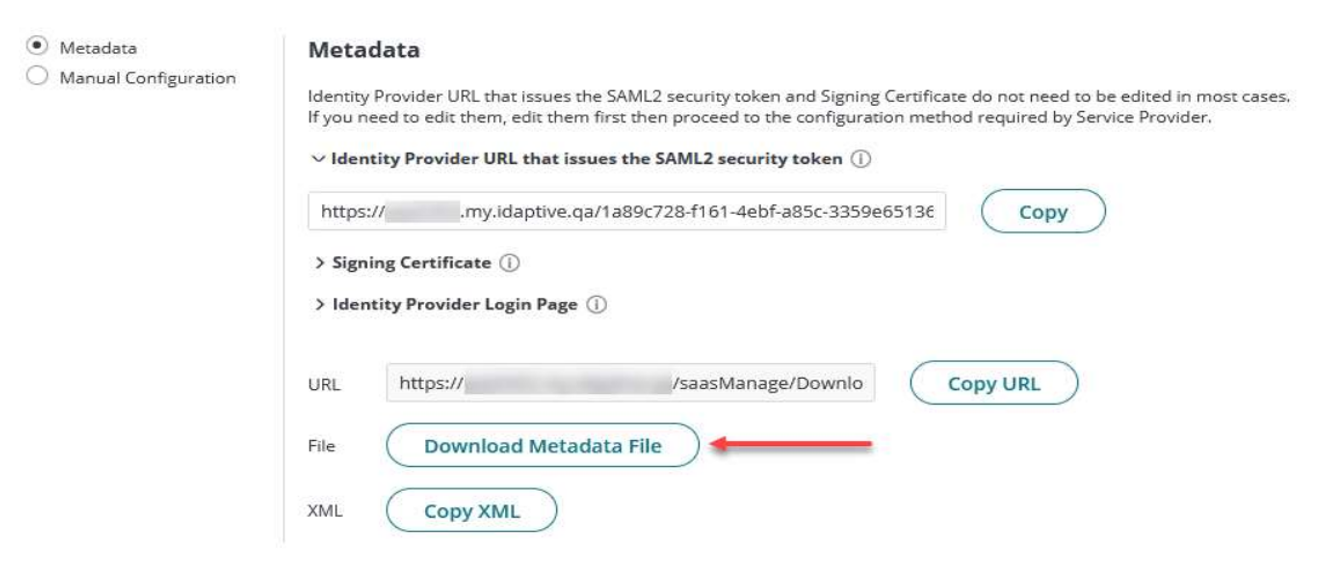

配置“信任”页。

-

在身份提供者配置部分中,选择元数据,然后单击下载元数据文件以下载 IDP 元数据。此文件稍后在 Oracle Cloud Infrastructure 中配置 SAML 集成时使用。

-

如果需要,配置发出 SAML2 安全标记和签名证书的身份提供者 URL。您的 SAML 服务提供者将要求您以特定方法发送 IDP 配置值。选择该方法,然后按照说明进行操作。

-

-

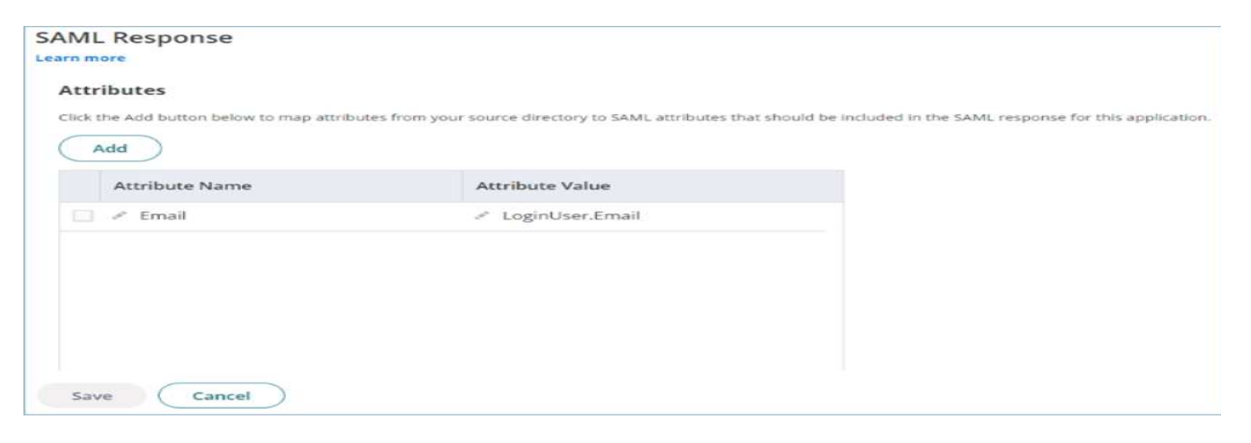

配置“SAML 响应”页面。

-

添加电子邮件属性,如下图中所示。

-

-

配置“权限”页面。

- 选择要分配应用程序的用户和组。

-

复查并保存。

-

登录到 Oracle Identity Cloud Service 控制台,然后转到联盟下的身份提供者。添加新的 IDP 并输入以下详细信息。

- 名称:输入身份提供者的名称。

- 说明:输入有关身份提供者的信息。

- 图标:单击此项可上载表示 IDP 的图标。图标的大小必须为 48X48 像素并且具有透明背景。支持的文件类型为 png、jpg、jpeg。

-

在配置 IDP 选项卡中配置以下详细信息,然后单击下一步。

- 导入身份提供元数据:单击此项可通过导入元数据为 IDP 配置联盟。

- 元数据:单击上载。选择包含要导入的 IDP 元数据的

.xml文件。 - 签名散列算法:将 SAML 消息签名到 IDP 时,选择 SHA-1 或 SHA-256 散列算法。

- 包括签名证书:选中此复选框可包含已签名 SAML 消息发送到 IDP 的 Oracle Identity Cloud Service 签名证书。如果您不想包括签名证书,请将其保留为取消选中状态。

-

在“映射属性”选项卡中添加以下详细信息。

- 身份提供者用户属性:用于配置 SAML 断言中的唯一用户标识符。如果选择名称 ID,则 Oracle Identity Cloud Service 将根据断言中主题 NameID 的值匹配用户。如果选择 SAML 属性,则必须在断言中输入属性的名称,并且用户将根据 SAML 属性的值进行匹配。

- Oracle Identity Cloud Service 用户属性:选择 Oracle Identity Cloud Service 中的用户身份属性,该属性将与 IDP 的 SAML 断言中接收的用户身份属性匹配。

- 请求的 NameID 格式:选择 Oracle Identity Cloud Service 将在发送到 IDP 的 SAML 验证请求中指定的 NameID 格式。如果不想指定格式,请将其保留为“无请求”。

-

导出服务提供者元数据以供将来使用。使用相同的服务提供者元数据也可以完成 CyberArk 的配置。

-

在测试 IDP 选项卡中,单击测试登录以测试 IDP 的配置设置,然后单击下一步。

-

在激活窗格中,单击激活 IDP 以激活 IDP,然后单击完成。

-

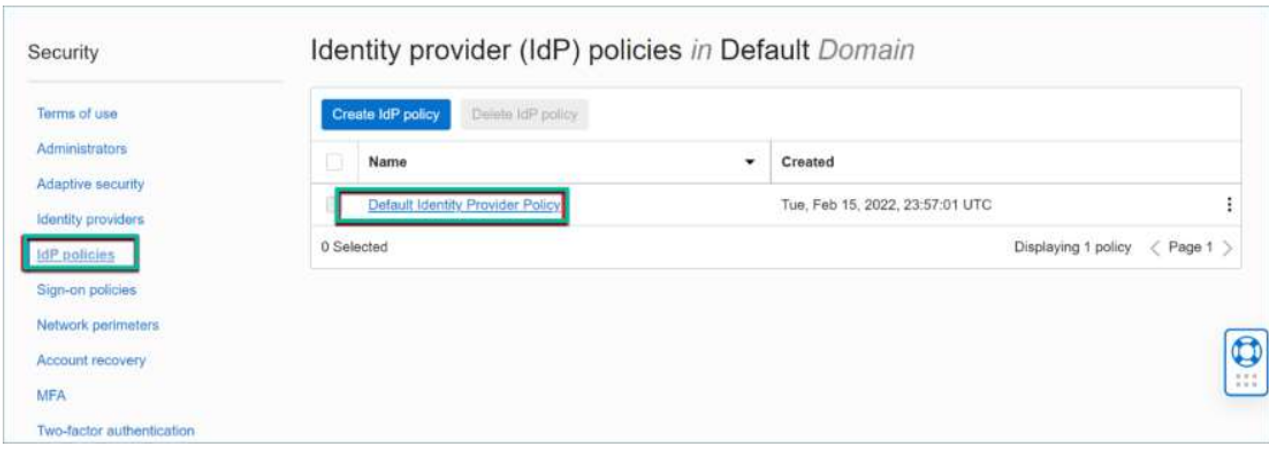

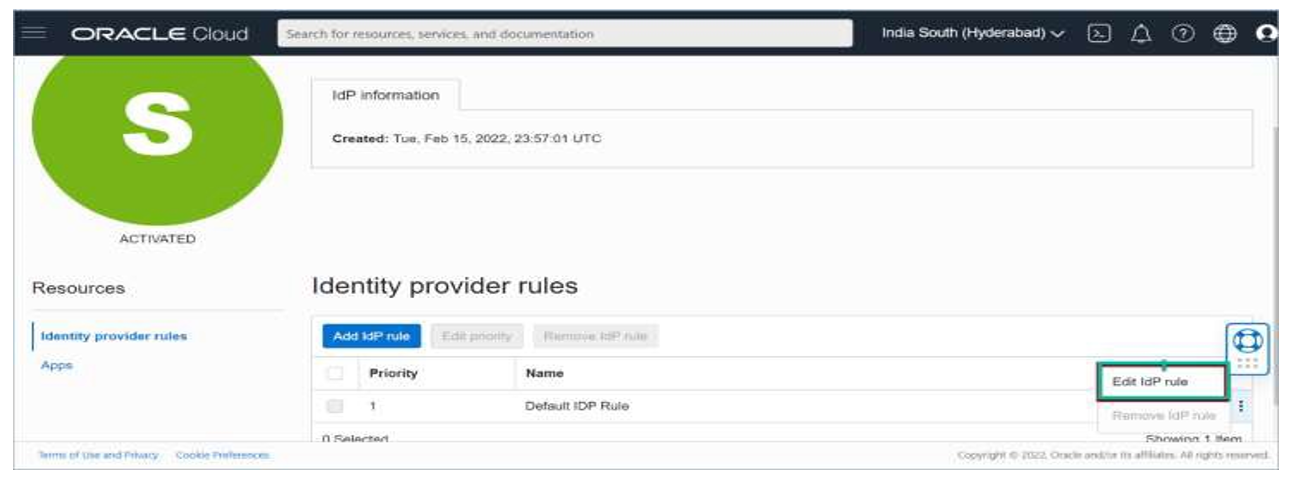

激活 IDP 后,转到 IDP 策略,选择默认身份提供者策略。

-

单击编辑 IDP 规则,并在“分配身份提供者”列表中包括您在前面步骤中激活的身份提供者名称并保存。发布此用户将获得使用 CyberArk 身份证明登录 OCI 环境的选项。

任务 2:启用从 CyberArk 到 Oracle Identity Cloud Service 的 SCIM 用户预配

-

使用以下配置详细信息在 Oracle Identity Cloud Service 应用程序下创建机密应用程序,并保存客户端 ID 和客户端密钥以供将来使用。

- 为机密应用程序提供名称。

- 在下一个屏幕中,选择立即将此应用程序配置为客户机选项。

- 从可用授权类型的列表中,选择客户端身份证明授权类型。

- 单击下面的“添加”按钮,授予对 Identity Cloud Service 管理 API 的客户端访问权限。选择“用户管理员应用程序角色”,然后单击添加。

- 单击下一步。

- 在“资源”选项卡上,不要更新任何内容,然后单击下一步。

- 在“授权”选项卡上,不要更新任何内容,然后单击完成。

- 此时将弹出一条消息,说明应用程序已添加客户端身份证明。注意客户端 ID 和客户端密钥。

-

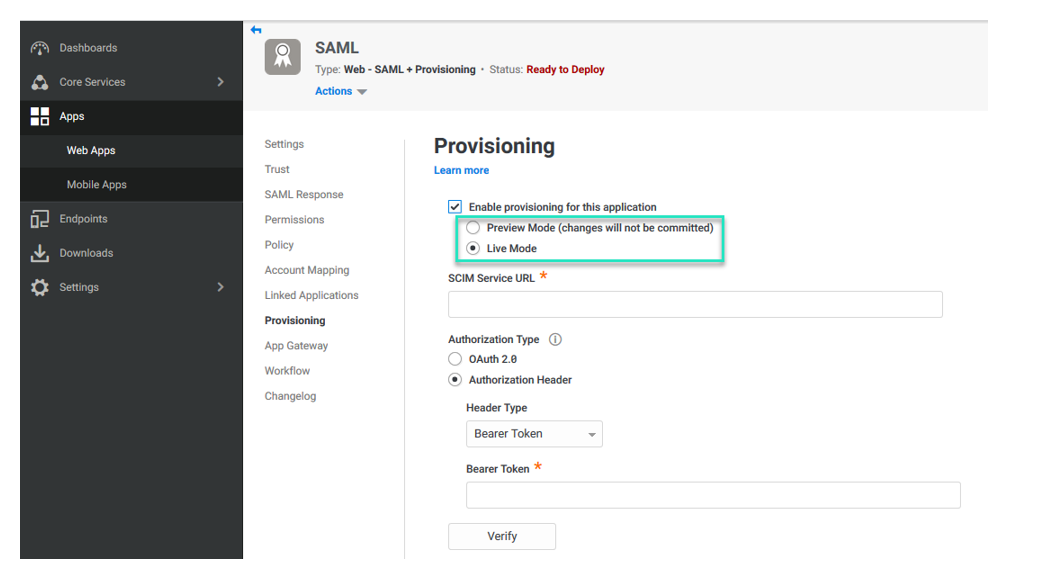

在 CyberArk 应用程序的 "Provisioning"(预配)选项卡下配置以下详细信息。

-

在管理门户中,转到已部署应用程序的“预配”页。

-

选择“Enable Provisioning for this application(为此应用程序启用设置)”。

-

选择 "Live Mode"。

-

为 SCIM 服务 URL 输入服务提供商的 SCIM URL。

-

选择“Authorization(授权)”标题作为“Authorization(授权)”类型。

-

选择标头类型作为承担者,并将访问令牌(ClientID:Clientsecret 的基本编码值)粘贴到“Bearer Token”字段中。

-

验证连接。

-

验证成功后,您将能够预配用户和组。

错误和故障排除

-

授权类型“Oauth 2.0”要求用户验证凭证,因为它使用三路流。由于默认情况下访问令牌仅在 1 小时内有效,并且每当用户从会话注销时,系统都会要求用户在下次登录时重新验证预配配置。这不符合自动用户预配的要求。因此,建议不要使用此授权类型。

-

问题:将授权类型用作“授权标头”(如用户预配会话中所述)和预配用户时,无法验证用户身份证明将显示以下错误消息。

解决方法:验证

/GetServiceProviderConfigAPI 调用(用于获取与受支持的方案和端点相关的信息)是否失败并出现未经授权的错误,然后通过以下配置标志手动添加方案和版本。此外,用户端点调用区分大小写,处理“用户”和“用户”端点的方式不同,因此请再添加一个配置来不更改大小写。Generic SAML_doNotChangeSCIMURLCase.OCI = true Generic SAML_ScimVersion.OCI = v2 Generic SAML_Schemas_User.OCI (user schema )

相关链接

确认

作者 - Ranjini Rajendran(高级云工程师)

更多学习资源

探索 docs.oracle.com/learn 上的其他实验室,或者访问 Oracle Learning YouTube 频道上的更多免费学习内容。此外,请访问 education.oracle.com/learning-explorer 成为 Oracle Learning Explorer。

有关产品文档,请访问 Oracle 帮助中心。

Configure federation and user provisioning between Oracle Identity Cloud Service and CyberArk

F80211-01

April 2023

Copyright © 2023, Oracle and/or its affiliates.