在 Oracle Cloud 中使用云原生 SCCA LZ 部署符合 SCCA 的负载

此参考架构为美国国防部 (DoD) 的任务所有者和实施合作伙伴提供了指导,帮助他们结合安全的云计算架构要求使用 Oracle 云原生平台自动化。

使用 Oracle Cloud Native Secure Cloud Computing Architecture Landing Zone (SCCA LZ) 解决方案,以最少的干预快速将 SCCA 部署到您的租户。这样可以及时将高度安全的架构部署到租户中。

国防部 (DoD) SCCA 的目的是在 DoD 信息系统网络 (DISN) 和 DoD 使用的商业云服务之间提供保护的屏障,同时优化网络安全方面的成本性能贸易。SCCA 将主动和反应性地为在商业云中运行的 DISN 基础设施和任务应用提供全面保护。

它专门解决源自位于 Cloud Service 环境 (CSE) 中的关键任务应用(位于多租户环境中的 DISN 基础结构和相邻租户)的攻击。它提供一致的内容安全策略 (Content Security Policy,CSP) 独立的安全级别,允许使用商用 Cloud Service 产品 (CSO) 托管在所有 DoD 信息系统影响级别(2、4、5 和 6)运行的 DoD 任务应用程序。核心 SCCA 组件包括云访问点 (CAP)、虚拟数据中心托管服务 (Virtual Data Center Managed Services,VDSS)、虚拟数据中心管理服务 (Virtual Data Center Management Services,VDMS) 和可信云身份证明管理器 (Trusted Cloud Credential Manager,TCCM)。

此参考架构已由 Oracle DoD 云发布,以符合 SCCA 标准。

体系结构

此登录区域支持 DISA SCCA,并提供了在 Oracle Cloud Infrastructure Government Cloud 领域关键字 OC2 和 OC3 政府区域上保护 US DoD Impact Level (IL) 4 和 5 工作负载的框架。它专为 DoD 设计,但可供任何希望在其着陆区域增强安全性的客户使用。

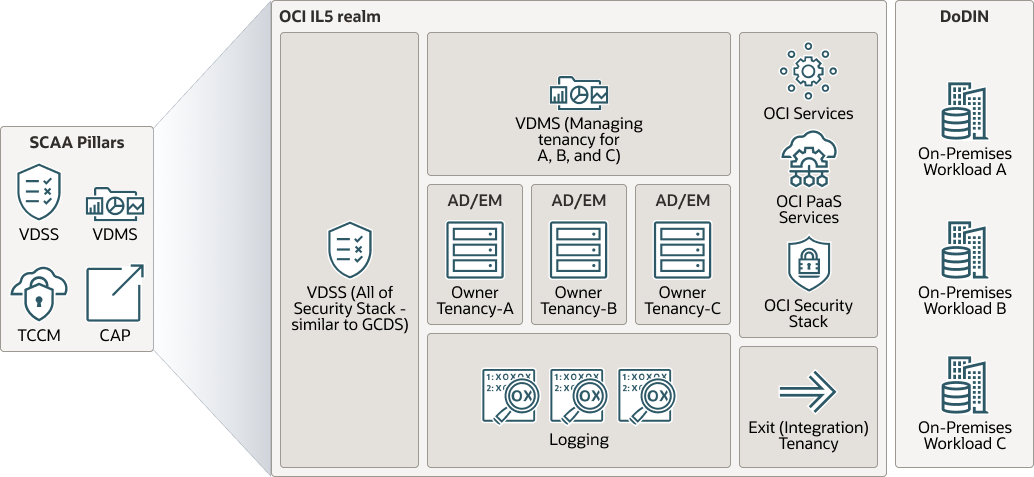

Oracle Cloud Native SCCA Landing Zone 参考架构

此参考体系结构图显示了用于构建 SCCA 组件和配置的抽象构建块,以便您符合 SCCA 标准。您可以基于此处找到的 Oracle Cloud Infrastructure (OCI) 云原生服务部署此体系结构。此引用体系结构基于 DISA FRD,包含 CAP/BCAP、VDSS、VDMS 和 TCCM 的组件。

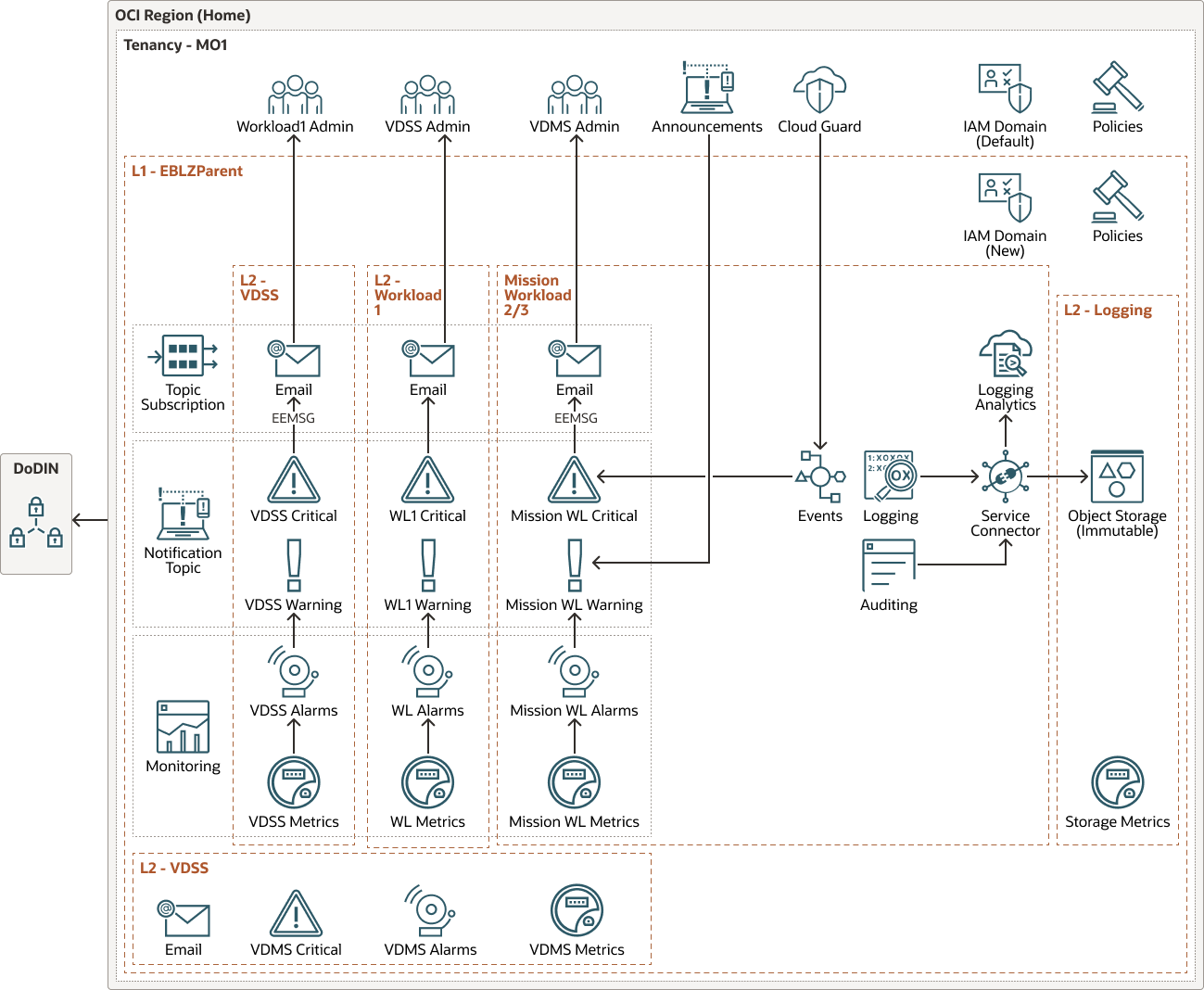

监视体系结构或 Oracle Cloud 工作部署符合 DoD SCCA 标准

作为此云原生 SCCA 解决方案的一部分,VDSS、VDMS 和工作负载区间中存在符合初始 SCCA 要求的监视结构。这可以根据管理员的操作模型进行调整。OCI 中的服务提供可通过指标仪表盘监视的指标和事件。您可以基于这些度量和事件的查询创建预警。您可以将这些预警组织成包含您创建主题的组。您可以按区间(VDSS、VDMS 和负载)创建不同的主题,并分配分配给它们的不同监视规则。

Oracle Cloud Native SCCA Landing Zone 技术架构

缩写

| 缩写 | 定义 |

|---|---|

| 阿 CYBER | 美国陆军网络司令部 |

| BCAP | 边界 CAP |

| BCND | 边界 CND |

| 客户获取成本 | 公用访问卡 |

| CAP | 云访问点 |

| 结束 | 计算机网络防御 |

| CSE | Cloud Service 环境 |

| CSO | Cloud Service 产品 |

| CSP | Cloud Service 提供商 |

| CSSP | 网络安全服务提供商 |

| 迪萨 | 美国国防信息系统局 |

| 停用 | 国防信息系统网络 |

| DoD 首席信息官 | 国防部首席信息干事 |

| DoD | 美国国防部 |

| DoDIN | 美国国防部信息网络 |

| 固定资产 | 功能需求文档 |

| IaaS | 基础设施即服务 |

| 伊利诺伊州 | 影响级别 |

| LZ | 登陆区域 |

| MCD | 使命网络防御 |

| NSG | 网络安全组 |

| PaaS | 平台即服务 |

| PIV | 个人身份验证 |

| RoT | 信任根 |

| SaaS | 软件即服务 |

| SCCA | 安全的云计算体系结构 |

| SCCA LZ | 安全云计算架构登录区域 |

| 服务请求 | 安全资源指南 |

| STIG | 安全技术实施指南 |

| TCCM | 可信云身份证明管理器 |

| USCYBERCOM | 美国网络司令部 |

| VDMS | 虚拟数据中心托管服务 |

| 花柳病 | 虚拟数据中心安全服务 |

| VTAP | 虚拟测试接入点 |

该体系结构具有以下组成部分:

- 可用性域

可用性域是区域中的独立独立数据中心。每个可用性域中的物理资源与提供容错能力的其他可用性域中的资源隔离。可用性域不共享基础设施(例如电源或冷却设备)或内部可用性域网络。因此,一个可用性域出现故障不会影响区域中的其他可用性域。

- 自治数据库

Oracle Autonomous Database 是一个完全托管的预配置数据库环境,可用于事务处理和数据仓库负载。您不需要配置或管理任何硬件,或安装任何软件。Oracle Cloud Infrastructure 可处理数据库创建以及备份、打补丁、升级和调优数据库。

- 云卫士

您可以使用 Oracle Cloud Guard 监视和维护 Oracle Cloud Infrastructure 中资源的安全性。Cloud Guard 使用您可以定义的部门配方来检查资源是否存在安全漏洞,以及监视操作员和用户是否有风险的活动。检测到任何配置错误或不安全活动时,Cloud Guard 会根据您可以定义的对应方配方建议更正操作并帮助执行这些操作。

- 区间

区间是 Oracle Cloud Infrastructure 租户中的跨区域逻辑分区。使用区间在 Oracle Cloud 中组织资源、控制对资源的访问以及设置使用限额。要控制对给定区间中资源的访问,您可以定义策略来指定哪些人可以访问资源以及他们可以执行的操作。

- DRG

您可以将 VCN 和 IPSec 隧道附加到的虚拟路由器。

- Exadata 数据库服务

Oracle Exadata Database Service 可让您利用云端 Exadata 的强大功能。您可以预配灵活的 X8M 和 X9M 系统,以便根据需要不断增加将数据库计算服务器和存储服务器添加到系统中。X8M 和 X9M 系统提供基于融合以太网的 RDMA (RoCE) 网络,可用于实现高带宽和低延迟、持久性内存 (PMEM) 模块以及智能 Exadata 软件。可以使用等效于四分之一机架 X8 和 X9M 系统的配置预配 X8M 和 X9M 系统,然后在预配后随时添加数据库和存储服务器。

Oracle Exadata Database Service on Dedicated Infrastructure 在 Oracle Cloud Infrastructure (OCI) 数据中心提供 Oracle Exadata Database Machine 作为服务。Oracle Exadata Database Service on Dedicated Infrastructure 实例是位于 OCI 区域中的 Exadata 机架上的虚拟机 (VM) 集群。

Oracle Exadata Database Service on Cloud@Customer provides Oracle Exadata Database Service that is hosted in your data center.

- FastConnect

Oracle Cloud Infrastructure FastConnect 提供了在您的数据中心与 Oracle Cloud Infrastructure 之间创建专用私有连接的简便方式。FastConnect 与基于 Internet 的连接相比,可提供更高的带宽选项和更可靠的网络体验。

- 容错域

故障域是可用性域内一组硬件和基础设施。每个可用性域都具有三个具有独立电源和硬件的故障域。在多个容错域中分配资源时,您的应用可以承受容错域中的物理服务器故障、系统维护和电源故障。

- 防火墙

提供入侵检测和预防服务,并根据规则筛选传入流量。

- 标识

SCCA LZ 假定身份域功能在将部署它的领域中可用。此着陆区域部署中将启用 X.509 功能标志。DoD 客户需要提供自己的 X.509 身份提供者 (IdP),这也应该支持 SAML Holder-of-Key (HOK) 配置文件。配置此操作后,联盟用户将能够使用其通用访问卡 (Common Access Card,CAC) 或个人身份验证 (Personal Identity Verification,PV) 卡登录到 OCI 控制台。为了支持使用以上区间配置满足 SCCA 访问要求,将部署以下 IAM 组:VDSSAAdmin 组、VDMS 管理组和负载管理组。

- 独立服务

这些是将激活以与 LZ、Cloud Guard 和 VSS 一起使用的租户范围的服务。

- 负载平衡器

Oracle Cloud Infrastructure Load Balancing 服务提供从单个入口点到后端多个服务器的自动流量分配。

- Local peering 网关 (LPG)

使用 LPG,可以将一个 VCN 与同一区域中的另一个 VCN 对等。对等连接意味着 VCN 使用专用 IP 地址进行通信,而不会产生通过互联网或通过内部部署网络进行路由的流量。

- 登录

此服务在您的租户中可供审计,并包含一个区间,在该区间中,所有审计日志都将转储到具有保留规则的共享位置,以免修改日志。DoD 要求存储桶可供外部用户、审计者访问,例如,无需修改其余环境的权限。

- 日志分析

Oracle 日志分析是 OCI 中的云解决方案,可用于对来自内部部署或云中的应用和系统基础设施的所有日志数据进行索引、扩充、汇总、浏览、搜索、分析、关联、可视化以及监视。

- 监视

OCI 和登录区域提供多种服务,这些服务协同工作来提供整个租户的监视功能。它们会在 VDSS、VDMS 和工作负荷组件中创建监视结构,这些组件是为初始监视要求设置的。

它们提供了一个起点,管理员可以根据自己的运营模式进行调整。为了避免过高的成本和大量消息,登录区域部署将默认禁用所有这些预警。根据您的运营模型,您可以从 OCI 控制台启用相关预警。

- 网络地址转换 (NAT) 网关

通过 NAT 网关,VCN 中的专用资源可以访问互联网上的主机,而不向传入的互联网连接公开这些资源。

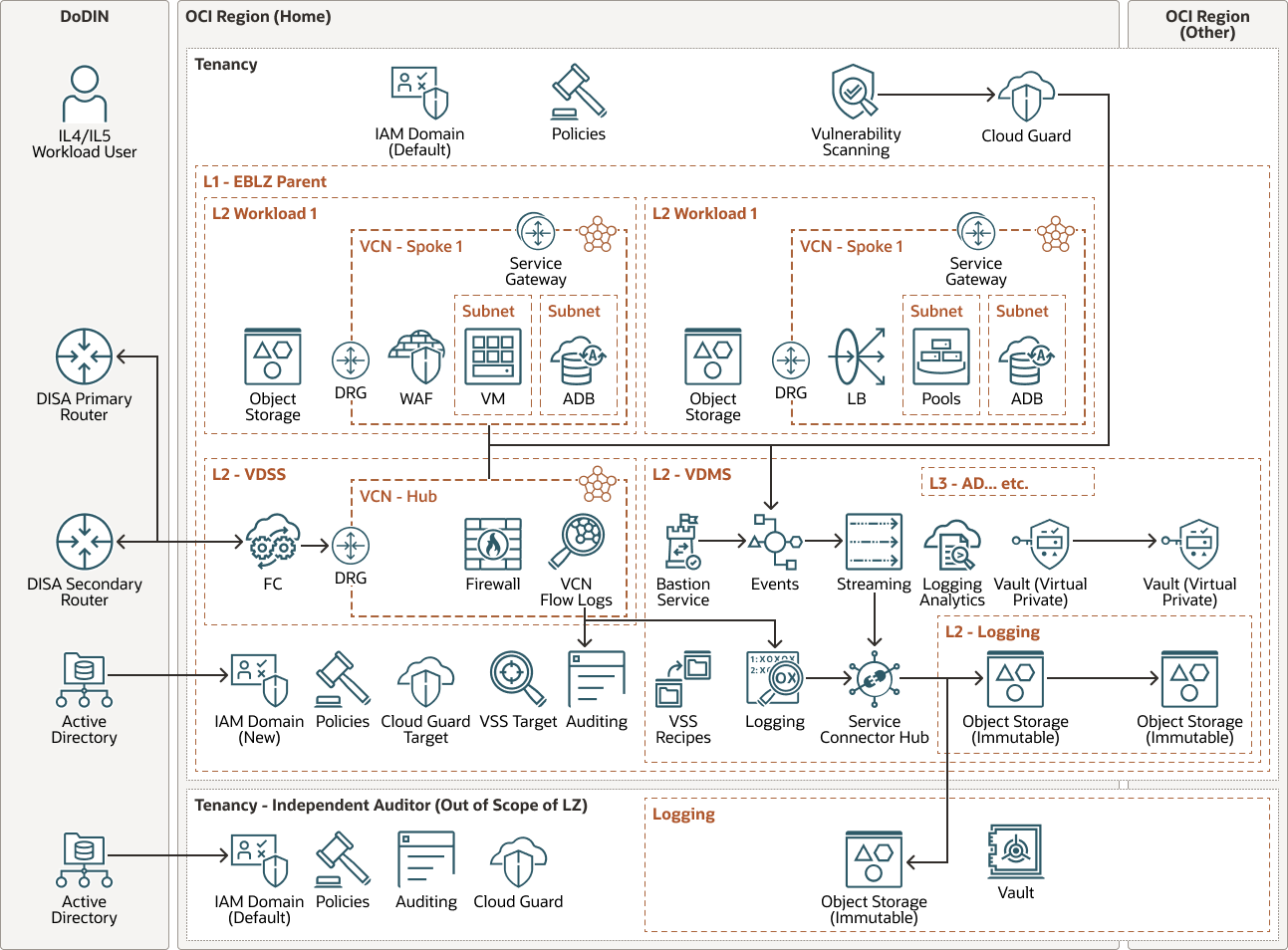

- 网络

为了保护所有流量流(南北和东西),OCI 建议使用集线器和调用拓扑对网络进行细分,其中流量通过称为虚拟数据中心安全堆栈 (Virtual Datacenter Security Stack,VDSS) VCN 的中心中心中心中心中心中心中心中心中心进行路由,并连接到多个称为虚拟数据中心托管服务 (Virtual Datacenter Managed Services,VDMS) 的不同网络和负载 VCN。

无论是互联网、内部部署还是 Oracle 服务网络,VDMS 与负载之间的全部流量(无论是互联网、内部部署还是负载)都路由到 VDSS,并使用网络防火墙的多层威胁预防技术进行检查。网络防火墙的作用至关重要,而作为 PaaS 服务,性能由 OCI 管理。VDSS VCN 包含基于 Palo Alto Technologies、Oracle 互联网网关、DRG 和 Oracle Service 网关的网络防火墙。VDSS VCN 通过 DRG 连接到分支(VDMS 和负载)VCN。每个 VCN 都具有一个 DRG 附件,通过该附件可以彼此通信。有关 DRG 和 VCN 附件的详细信息,请参阅“浏览更多”。所有通信(从 VDMS 和工作负载)都使用路由表规则将流量通过 DRG 路由到 VDSS,以供网络防火墙检查。

该体系结构还提供了在 OCI 中使用称为虚拟测试接入点 (Virtual Testing Access Point,VTAP) 的新包捕获服务的选项。体系结构的另一个关键组件是负载平衡器(在 VDMS 和工作负载中部署)与 Web 应用防火墙(Web 应用防火墙,WAF)之间的集成。

- 对象存储

通过对象存储,可以快速访问任意内容类型的大量结构化和非结构化数据,包括数据库备份、分析数据以及丰富的内容(例如图像和视频)。您可以安全可靠地存储数据,然后直接从互联网或云平台检索数据。您可以无缝扩展存储,而不会降低性能或服务可靠性。将标准存储用于“热”存储,您需要快速、立即和频繁地访问这些存储。将归档存储用于保留很长时间、很少或很少访问的“冷”存储。

- 区域

Oracle Cloud Infrastructure 区域是一个局部地理区域,包含一个或多个称为可用性域的数据中心。区域独立于其他区域,广阔的距离可以将其分开(跨国家甚至大陆)。

- 安全性

以下 OCI 云原生服务将由 SCCA 登录区域实施,以帮助您的组织满足 SCCA VDMS 安全要求。

- Vault(密钥管理)

- 日志归档存储桶

- 流和事件

- 默认日志组

- 服务连接器

- 漏洞扫描服务 (VSS)

- 云卫士

- 堡垒

- 安全列表

对于每个子网,您可以创建安全规则来指定必须允许进出子网的流量源、目标和类型。

- 安全区域

安全区域首先通过实施加密数据等策略来确保 Oracle 的安全优秀实践,并防止对整个区间的网络进行公共访问。安全区域与同名的区间关联,它包括安全区域策略或应用于区间及其子区间的“配方”。无法将标准区间添加或移动到安全区域区间。

- 服务连接器中心

在服务之间传输数据的服务。

- 服务网关

通过服务网关,可以从 VCN 访问其他服务,例如 Oracle Cloud Infrastructure Object Storage 。从 VCN 到 Oracle 服务的流量会通过 Oracle 网络网状结构网络传输,并且从不通过互联网传输。

- 流

此功能将实时摄取和使用高容量数据流。

- 租户

租户是 Oracle 在您注册 Oracle Cloud Infrastructure 时在 Oracle Cloud 中设置的安全隔离分区。您可以在租户中的 Oracle Cloud 中创建、组织和管理资源。租户与公司或组织同义。通常,公司只有一个租户并反映在该租户中的组织结构。单个租户通常与单个订阅关联,单个订阅通常只有一个租户。

- 租户端服务

这些服务包括身份域、IAM、策略、审计和 Cloud Guard。

- 虚拟云网络 (VCN) 和子网

VCN 是您在 Oracle Cloud Infrastructure 区域中设置的可定制软件定义网络。与传统数据中心网络一样,VCN 允许您完全控制您的网络环境。一个 VCN 可以具有多个不重叠的 CIDR 块,您可以在创建 VCN 后对其进行更改。您可以将 VCN 细分为多个子网,这些子网可以限定到区域或可用性域。每个子网包含一系列不与 VCN 中的其他子网重叠的连续地址。创建后可以更改子网的大小。子网可以是公共子网,也可以是专用子网。

- 虚拟数据中心托管服务 (Virtual Data-center Managed Services,VDMS)

对应于管理环境操作(例如 Vault、VSS 和对象存储)所需的所有核心服务。

- 虚拟数据中心安全服务 (Virtual Data-center Security Services,VDSS)

VCN 是传入和传出环境中的通信的单一接入点,您的流量将受到隔离且由网络控制以进行路由。

- 虚拟专用 Vault (VPV)

加密管理服务,用于存储和管理加密密钥和密钥,以安全地访问资源。将 VPV 复制到 DR 区域,以便在发生灾难时实现冗余和密钥管理。

- 漏洞扫描服务 (VSS)

您必须使用此项持续监视云提供商环境中的所有加密。

- 工作负载区间

每个负载都具有一个专用区间和通过 VDSS 和网络防火墙的 VCN 路由,可用于与内部部署系统通信。

免责声明

本文档仅供参考之用,并且仅用于帮助您规划所述产品功能的实施和升级。该信息不承诺提供任何资料、代码或功能,在做出购买决策时不应依赖于此信息。本文档所述任何功能或功能的开发、发行和时间规划均由 Oracle 自行决定。本文档可能引用当前正在获取 DISA 影响级别 5 临时授权的产品/服务或安全控制。

建议

- VCN

创建 VCN 时,根据计划附加到 VCN 中的子网中的资源数,确定所需的 CIDR 块数和每个块的大小。使用标准专用 IP 地址空间内的 CIDR 块。

选择与您打算设置专用连接的任何其他网络(在 Oracle Cloud Infrastructure 、您的内部部署数据中心或其他云提供商中)不重叠的 CIDR 块。

创建 VCN 后,您可以更改、添加和删除其 CIDR 块。

设计子网时,请考虑您的流量流和安全要求。将特定层或角色中的所有资源连接到可充当安全边界的同一子网。

- 云卫士

克隆并定制 Oracle 提供的默认配方以创建定制检测器和响应器配方。通过这些配方,您可以指定哪种类型的安全违规生成警告以及允许对它们执行哪些操作。例如,您可能希望检测可见性设置为 public 的对象存储桶。

在租户级别应用 Cloud Guard 以涵盖范围最广,并减轻维护多个配置的管理负担。

您还可以使用“托管列表”功能将某些配置应用于检测器。

- 安全区域

对于需要最高安全性的资源,Oracle 建议您使用安全区域。安全区域是与基于优秀实践的安全策略的 Oracle 定义的配方关联的区间。例如,不能从公共互联网访问安全区域中的资源,必须使用客户管理的密钥加密资源。在安全区域中创建和更新资源时,Oracle Cloud Infrastructure 将根据安全区域配方中的策略验证操作,并拒绝违反任何策略的操作。

- 网络安全组 (NSG)

您可以使用 NSG 定义一组适用于特定 VNIC 的入站和出站规则。我们建议使用 NSG,而不是安全列表,因为 NSG 可以将 VCN 的子网架构与应用的安全要求分开。

- 负载平衡器带宽

创建负载平衡器时,您可以选择提供固定带宽的预定义配置,或者指定在其中设置带宽范围的定制(灵活)配置,并让服务根据流量模式自动缩放带宽。无论使用哪种方法,都可以在创建负载平衡器后随时更改配置。

考虑事项

部署此 SCCA LZ 体系结构时,请考虑以下几点。

- 性能

在一个区域中,VCN 数不会影响性能。对不同区域中的 VCN 进行对等时,请考虑延迟。确定 VDMS 和 MO 工作量区中将部署哪些组件和应用程序(调用 VCN)时,需要仔细考虑需要在连接级别与 VPN 上的内部部署环境或 OCI FastConnect 实现的吞吐量。

- 安全性

使用适当的安全机制来保护拓扑。使用提供的 Terraform 代码部署的拓扑包含以下安全特征:

- VDSS VCN 的默认安全列表允许来自 0.0.0.0/0 的 SSH 流量。调整安全列表,以仅允许应当对您的基础结构具有 SSH 访问权限(或需要的任何其他服务端口)的主机和网络。

- 无法从 Internet 访问 Spoke VCN(VDMS 和 MO 工作负载)。

- 管理

由于大多数路由都位于 DRG,因此路由管理非常简化。使用 DRG 作为 VDSS,最多可以有 300 个附件。

- 运营成本

应密切监视云使用情况,以确保运营成本在设计预算内。已为 VDSS 和 VDMS 区间配置基本区间级别标记。某些云资源(例如虚拟专用 Vault(专用 HSM)和网络防火墙)是 SCCA 要求。这些服务具有更高的操作成本,并且可以在非生产环境中考虑替代服务(例如,可以在非生产环境中使用共享软件保管库)。

部署

- 使用 Oracle Cloud Infrastructure Resource Manager 中的示例堆栈进行部署:

- 转至 Oracle Cloud Infrastructure Resource Manager 。

- 登录(如果尚未登录),输入租户和用户凭据。

- 选择要部署堆栈的区域。

- 按照屏幕上的提示和说明创建堆栈:单击创建堆栈,单击模板,单击选择模板,单击体系结构,单击 OCI SCCA 登录区域模板,然后单击选择模板。

- 创建堆栈后,单击 Terraform 操作,然后选择计划。

- 等待作业完成,然后查看计划。

- 如果需要更改,请返回到堆栈详细信息页,单击编辑堆栈并进行所需的更改;然后再次运行计划操作。

- 如果不需要进一步更改,请返回到堆栈详细信息页,单击 Terraform 操作,然后选择应用。

- 使用 GitHub 中的 Terraform 代码进行部署:

- 转到 GitHub。

- 将系统信息库克隆或下载到本地计算机。

- 按照

README文档中的说明进行操作。

浏览更多

详细了解适用于政府、DoD 领域和 SCCA 的 Oracle Cloud。

- 有关特定于具有 DISA 影响级别 5 授权的 OCI 美国联邦云的其他信息,请参阅 具有 DISA 影响级别 5 授权的 Oracle Cloud Infrastructure 美国联邦云

- SCAA 管理指南

- SCAA 角色和职责

- 国防部 (DoD) 安全云计算架构 (SCCA) 功能要求

- 使用动态路由网关设置并调用网络拓扑

- 动态路由网关 (DRG)

- 宣布推出适用于 Oracle Cloud Infrastructure 的 VTAP

- Web Application Firewall 概览

- 有关特定于此 Oracle 云原生 SCCA 解决方案的其他信息,请联系 Oracle Cloud DoD 产品管理团队。