管理跨租户的多个 Oracle E-Business Suite 客户

对于需要跨租户或 MSP 进行常规管理来管理其云客户的任何客户,此方案也是非常有用的起点。

全球数千家企业依靠 Oracle EBS 开展关键业务运营。Oracle EBS 基于 30 年的创新历史,继续在该套件中提供和投资,专注于功能提升、移动性、UI 现代化以及运营效率,同时帮助客户获得 Oracle Cloud 的所有优势。Oracle EBS 支持当今不断发展的业务模式,帮助企业提高工作效率并满足现代移动用户的需求。

Oracle EBS 客户在展望未来并考虑云解决方案的优势时,经常向合作伙伴寻求具有成功所需的特定技能和经验。Oracle 合作伙伴生态系统对客户成功至关重要。我们的合作伙伴是值得信赖的顾问,配备了已证明的专业知识和工具来推动您的成功。这些差异化服务与 Oracle 技术相结合,可以帮助 Oracle 客户实现业务目标。他们利用 Oracle Cloud 解决方案和服务提供端到端的 Oracle Cloud 策略、咨询和实施服务。

注意:

如果您刚刚开始您的 Oracle Cloud Infrastructure (OCI) 历程,可以在 My Oracle Support (MOS) 参考资料中找到有关在 OCI 中移动 E-Business Suite 工作负载的更多详细信息:Oracle Cloud Infrastructure 上的 Oracle E-Business Suite 入门,文档 ID 2517025.1(在“了解更多”主题中参考)。体系结构

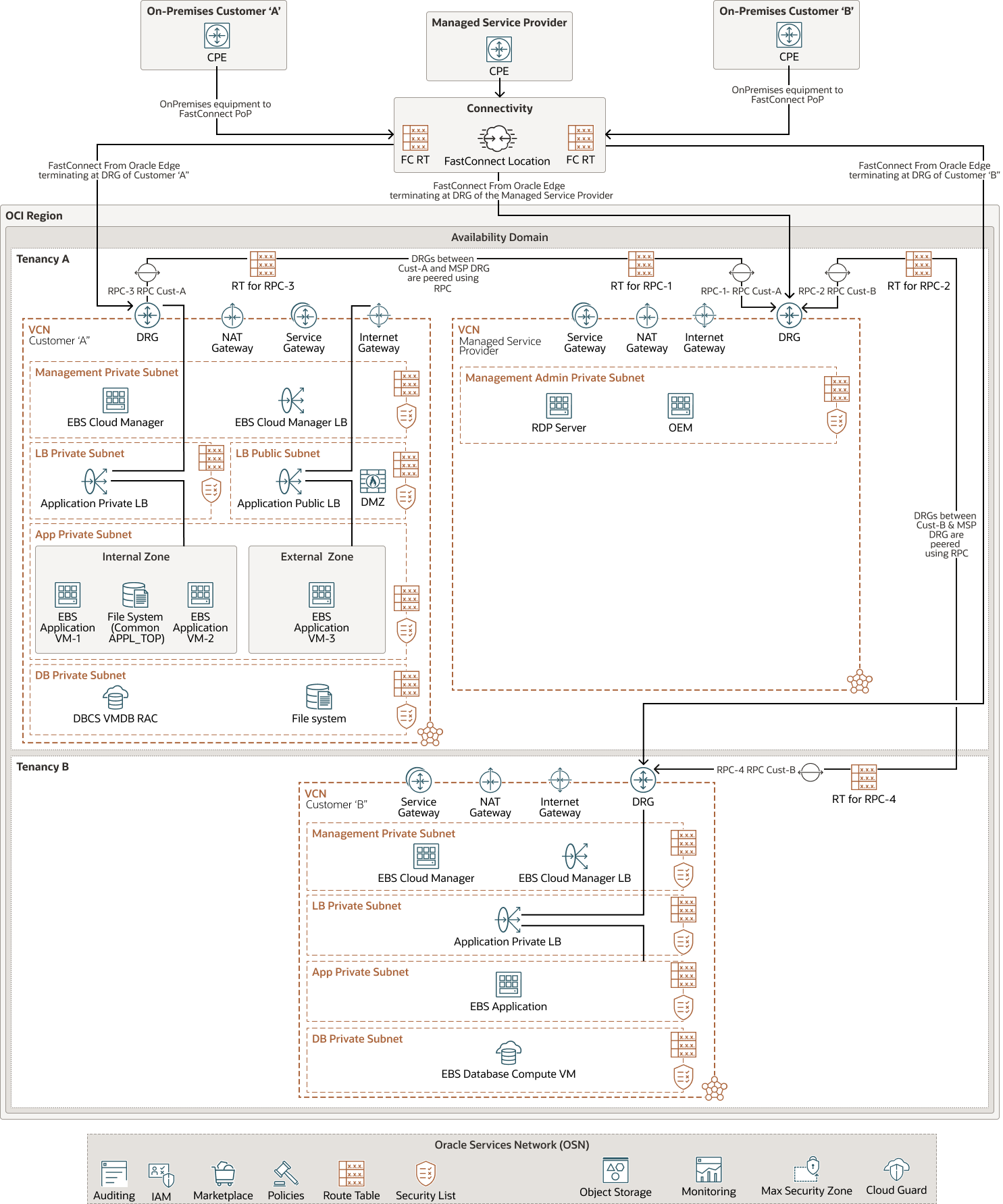

此引用体系结构包含两个租户:租户 -A 和租户 -B。租户 A 包含一个 VCN 用于客户 A 的 EBS 负载,另一个 VCN 用于 MSP。租户 B 具有单个 VCN,其中包含客户 B 的 EBS 负载。

客户 A 工作负载由一个应用层组成,该应用层包含多个提供高可用性的应用实例。使用的数据库是虚拟机 (Virtual Machine,VM) 上的 Oracle Base Database Service(单节点数据库系统)。

对于 Customer-A,会配置内部区域(专用子网)和外部区域(公共子网)。内部用户可以通过动态路由网关 (DRG) 访问 VCN 中的专用区域。专用负载平衡器会将流量定向到内部区域中的应用节点。通过公共负载平衡器,外部用户请求可以通过互联网网关 (IGW) 传递到 DMZ。数据库部署在专用子网中。

客户 B 的负载包括虚拟机 (VM) 上具有 Oracle Base Database Service(单节点数据库系统)的单个应用层,其中应用层和数据库层都部署在专用子网中。

- MSP 的 DRG 有两个 RPC 连接,每个连接一个用于客户(RPC-1 表示客户 -A,RPC-2 表示客户 -B)。

- 客户 A 具有一个 RPC 连接:RPC-3,客户 B 具有一个 RPC 连接:RPC-4。

- RPC-1 连接到客户 A 的 RPC-3,RPC-2 连接到客户 B 的 RPC-4。

下图说明了此引用体系结构。

插图 deploy-ebs-multi-tenancies.png 的说明

deploy-ebs-multi-tenancies-oracle.zip

该体系结构具有以下组成部分:

- 租户

当您注册 OCI 时,Oracle 会为您的公司创建租户。该租户是 OCI 中安全隔离的分区,您可以在其中创建、组织和管理云资源。

- 区域

OCI 区域是一个局部地理区域,包含一个或多个数据中心,称为可用性域。区域独立于其他区域,而广阔的距离可以分离它们(跨国家甚至大陆)。

- 区间

区间是 OCI 租户中的跨区域逻辑分区。使用区间在 Oracle Cloud 中组织资源,控制对资源的访问并设置使用限额。要控制对给定区间中资源的访问,您需要定义策略来指定谁可以访问资源以及他们可以执行的操作。

- 可用性域 (AD)

可用性域是一个区域中的独立数据中心。每个可用性域中的物理资源都与其他可用性域中的资源隔离,因而具备容错能力。可用性域不共享电源、冷却设备或内部可用性域网络等基础设施。因此,一个可用性域出现故障不会影响区域中的其他可用性域。

- 容错域

故障域是可用性域内一组硬件和基础设施。每个可用性域都有三个具有独立电源和硬件的容错域。在多个容错域之间分配资源时,您的应用可以承受容错域中的物理服务器故障、系统维护和电源故障。

- 虚拟云网络 (VCN) 和子网

VCN 是可在 OCI 区域中设置的可定制的软件定义网络。与传统的数据中心网络一样,VCN 允许您完全控制您的网络环境。VCN 可以具有多个不可重叠的 CIDR 块,您可以在创建 VCN 后更改这些块。您可以将 VCN 分段到子网,这些子网可以限定到区域或可用性域。每个子网包含一个连续的地址范围,这些地址与 VCN 中的其他子网不重叠。您可以在创建子网后更改其大小。子网可以是公共子网,也可以是专用子网。

- 负载平衡器 (LB)

OCI 负载平衡服务提供从单个入口点到后端多个服务器的自动流量分配。

- 安全列表 (SL)

安全列表用作计算实例的虚拟防火墙。安全列表包含一组入站(从 Internet 启动的连接)和出站(从 VCN 中启动的连接)安全规则,这些规则应用于与该安全列表关联的任何子网中的所有 VNIC。

- 路由表 (RT)

虚拟路由表包含将流量从子网路由到 VCN 之外的目的地的规则,这些规则通常通过 VCN 之外的网关(例如,到互联网、内部部署网络或对等 VCN)。

- 服务网关 (SG)

通过服务网关,可以从 VCN 访问其他服务,例如 Oracle Cloud Infrastructure Object Storage。从 VCN 到 Oracle 服务的流量通过 Oracle 网络结构传输,永远不会经过互联网。

- Internet 网关 (IGW)

互联网网关是可选的虚拟路由器,您可以添加到 VCN 来允许 VCN 中的公共子网与公共互联网之间的通信。

- 动态路由网关 (DRG)DRG 是一个虚拟路由器,提供 VCN 与区域之外的网络之间的专用网络通信路径,例如另一个 OCI 区域中的 VCN、内部部署网络或其他云提供商中的网络。通过 DRG 的新增强功能,您现在可以附加以下资源:

- VCN

- RPC

- 站点到站点 VPN IPSec 隧道

- OCI FastConnect 虚拟线路

- 对象存储

通过对象存储,可以快速访问任意内容类型的大量结构化和非结构化数据,包括数据库备份、分析数据以及丰富的内容(例如图像和视频)。您可以安全可靠地存储数据,然后直接从互联网或云平台检索数据。您可以在不降低性能或服务可靠性的情况下无缝扩展存储。将标准存储用于需要快速、立即和频繁访问的“热”存储。将归档存储用于长时间保留且极少访问的“冷”存储。

- FastConnect (FC)

Oracle Cloud Infrastructure FastConnect 提供了在数据中心与 OCI 之间创建专用私有连接的简单方式。与基于 Internet 的连接相比,FastConnect 提供了更高的带宽选项和更可靠的网络体验。

- 虚拟线路 (VC)

虚拟线路是 layer-2 或 layer-3 以太网 VLAN,运行在一个或多个物理网络连接上,以在您的网络边缘路由器与 Oracle 路由器之间提供单个逻辑连接。每个虚拟线路由客户和 Oracle 以及 Oracle FastConnect 合作伙伴(如果您通过 Oracle FastConnect 合作伙伴连接)之间共享的信息组成。专用虚拟线路支持专用对等连接,而公共虚拟线路支持公共对等连接。

- E-Business Suite 应用程序层

Oracle E-Business Suite 应用程序由服务器和文件系统组成。在此参考体系结构中,对于 Customer-A,它部署有多个应用层节点,并且托管到应用程序。在部署具有多个节点的 Oracle E-Business Suite 应用程序层时,可以使用共享或非共享应用程序层文件系统。此体系结构采用共享应用程序层文件系统,这样可以减少磁盘空间需求,并且无需为环境中的每个节点应用补丁程序。

- Oracle E-Business Suite 数据库层

在此参考架构中,两个客户都在使用 OCI 的基本数据库服务。使用此服务,您可以保持对数据的绝对控制,同时利用 Oracle 管理的 Oracle Database 和 OCI 综合功能。

建议

- VCN

创建 VCN 时,根据计划连接到 VCN 中的子网的资源数量,确定所需的 CIDR 块数和每个块的大小。使用标准专用 IP 地址空间内的 CIDR 块。

选择与您要设置专用连接的任何其他网络(在 OCI、您的内部部署数据中心或其他云提供商中)不重叠的 CIDR 块。

创建 VCN 后,您可以更改、添加和删除其 CIDR 块。设计子网时,请考虑流量和安全性要求。将特定层或角色中的所有资源连接到可以用作安全边界的同一子网。

Oracle 建议使用区域子网,因为它们更灵活。它们可以更轻松地将 VCN 有效地划分为子网,同时还设计了可用性域故障。

- 安全性

为了加强 OCI 租户的安全状况,Oracle 建议使用 Cloud Guard 和安全区域。必须先启用 Cloud Guard,然后才能创建安全区域。Cloud Guard 可帮助您检测在安全区域之前创建的现有资源中的策略违规。

Cloud Guard

Cloud Guard 是一项云原生服务,可帮助客户监视、识别、实现和维护 Oracle Cloud 的良好安全状况。使用此服务可以检查 OCI 资源是否存在与配置相关的安全缺陷,以及您的 OCI 运算符和用户是否有风险活动。检测后,Cloud Guard 可以根据您的配置建议、协助或采取纠正措施。以下列表汇总了开始规划 Cloud Guard 时需要了解的内容:- 目标:定义 Cloud Guard 检查的范围。目标中的所有区间以相同的方式进行检查,并且您具有相同的选项来处理检测到的问题。

- 检测器:执行检查以根据活动或配置确定潜在的安全问题。确定问题时使用的规则对于目标中的所有区间都是相同的。

- 响应器:指定当检测器发现问题时 Cloud Guard 可以执行的操作。目标中所有区间如何处理已标识问题的规则相同。

安全区域

对于需要最大安全性的资源,Oracle 建议您使用安全区域。安全区域是与 Oracle 定义的基于优秀实践的安全策略配方关联的区间。例如,安全区域中的资源不能从公共 Internet 访问,必须使用客户管理的密钥加密这些资源。在安全区域中创建和更新资源时,OCI 会针对安全区域配方中的策略验证操作,并拒绝违反任何策略的操作。

- 网络安全组 (NSG)

您可以使用 NSG 定义一组适用于特定 VNIC 的入站和出站规则。我们建议使用 NSG 而非安全列表,因为 NSG 允许您将 VCN 的子网架构与应用的安全要求区分开来。

- 负载平衡器带宽

创建负载平衡器时,您可以选择提供固定带宽的预定义配置,也可以指定设置带宽范围的定制(灵活)配置,并让服务根据流量模式自动缩放带宽。通过任一方法,您可以在创建负载平衡器后随时更改配置。

- E-Business Suite 云管理器工具

Oracle E-Business Suite Cloud Manager 是一款基于 Web 的应用,它可推动 OCI 上 Oracle E-Business Suite 的所有主要自动化流,包括预配新环境、在这些环境中执行生命周期管理活动以及从内部部署还原环境。

Oracle 强烈建议所有打算将 Oracle E-Business Suite 工作负载迁移到 OCI 的客户使用此自动化工具进行平移、预配和生命周期管理。但是,如果我们目前的自动化产品不符合您的特定要求,您可以使用手动过程。

- Web 应用程序防火墙

客户 A 这类部署有很多,客户要求为供应商和合作伙伴公开某些应用模块。某些最终用户可能需要从公司防火墙外部进行连接。为了满足这些要求,您需要通过非军事区 (DMZ) 向互联网公开某些应用端点。Web 客户端/浏览器和服务器通过 HTTP、HTTPS、FTP 等协议进行通信,以及恶意操作者可以通过使用这些协议的方式利用漏洞。

协议位于协议栈的不同层。虽然 Web 漏洞发生在应用层(第 7 层),但可以通过数据包洪水(数据链路层)或 SYN 洪水(网络层)影响其他层。但是,应用层的 Web 攻击比对 Web 服务器的网络层攻击更为常见。这些 Web 功能(例如 SQL 注入、跨站点脚本、安全错误配置等)如果未处理,可能会影响安全性和影响应用程序可用性。OCI 的 Web 应用防火墙 (Web Application Firewall,WAF) 可以监视和筛选潜在的恶意流量,从而帮助您提高端点的安全性。它是一种基于云的支付卡行业 (PCI) 合规性全球安全服务,可以保护应用,使其免受不需要的恶意互联网流量干扰。

浏览更多

了解有关跨多个租户部署 Oracle E-Business Suite 的详细信息。

- 与产品和产品相关的文档:

- My Oracle Support 说明:

- Oracle Cloud Infrastructure 上的 Oracle E-Business Suite 入门(文档 ID 2517025.1)

- Oracle E-Business Suite Cloud Manager 用于在 Oracle Cloud Infrastructure 上预配 Oracle E-Business Suite 的标准(文档 ID 2656874.1)

- DMZ 中的 Oracle E-Business Suite 发行版 12.2 配置(文档 ID 1375670.1)

- DMZ 中的 Oracle E-Business Suite R12 配置(文档 ID 380490.1)