了解如何使用 OCI Flexible Network Load Balancer 在主动/主动模式下部署 Palo Alto 防火墙

本文档提供了在 Oracle Cloud Infrastructure (OCI) 中以主动/主动模式部署 Palo Alto VM 系列防火墙的指南。

尽管 Palo Alto 在本地数据中心支持主动/主动高可用性 (Active/Active High Availability,HA) 功能,但在公有云环境中这是不可行的。但是,在 OCI 中已经可以使用 OCI Flexible Network Load Balancer 中名为对称散列的新突破性功能来解决此部署。

在此部署模型中,Palo Alto 防火墙用作直通设备,这意味着它不需要网络地址转换 (network address translation,NAT) 或公共 IP 地址。而是将公共 IP 地址与实际的 DMZ 服务器或负载平衡器相关联。因此,即使已达到辅助 IP 的最大数量,也不需要额外的 NIC。通过该选项,可以将路由表连接到 OCI 中的 NAT 网关、互联网网关和服务网关。

优点:

- 吞吐量增加:两个防火墙均处于活动状态,从而导致吞吐量增加。

- 无缝扩展:可以在不中断现有流量的情况下部署新的防火墙,并且可以将其添加到网络负载平衡器的后端。

- 缩短了故障转移时间:由于无需 API 调用即可将 IP 地址从主设备移动到辅助设备,因此故障转移速度更快。

- 无 OCI Identity and Access Management 策略配置:不需要配置 OCI Identity and Access Management 策略,便可允许 Palo Alto 防火墙读取 VCN 并管理 NIC 的移动。

- 无需额外 NIC:当公共 IP 数量超过 64 时,无需额外 NIC,因为没有公共 IP 与防火墙关联。DMZ 子网的大小决定了可向 Internet 公开的服务或应用程序的最大数量。

- 节省成本:许可证和虚拟机操作成本降低,因为此模型不需要额外的 NIC。

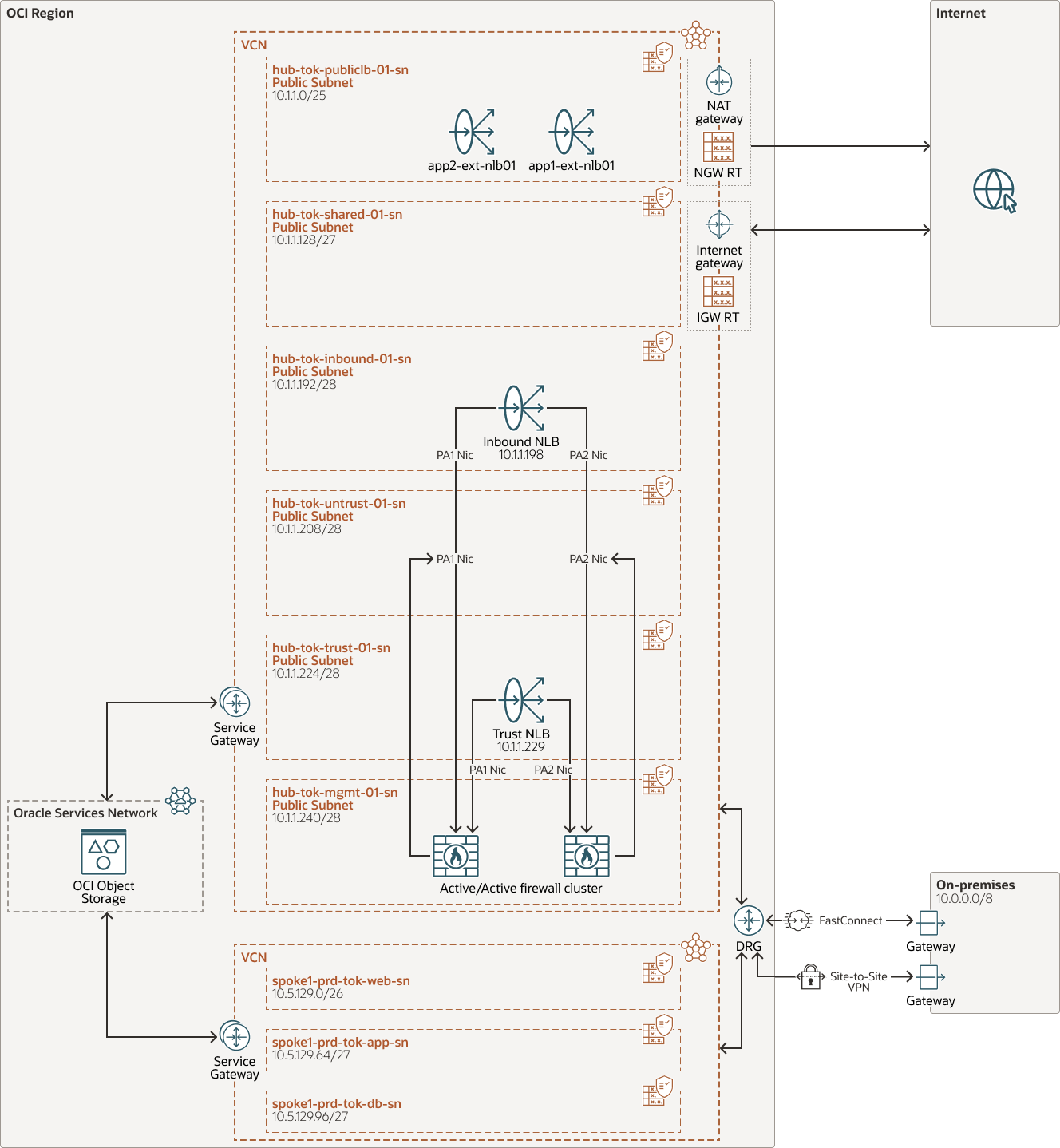

体系结构

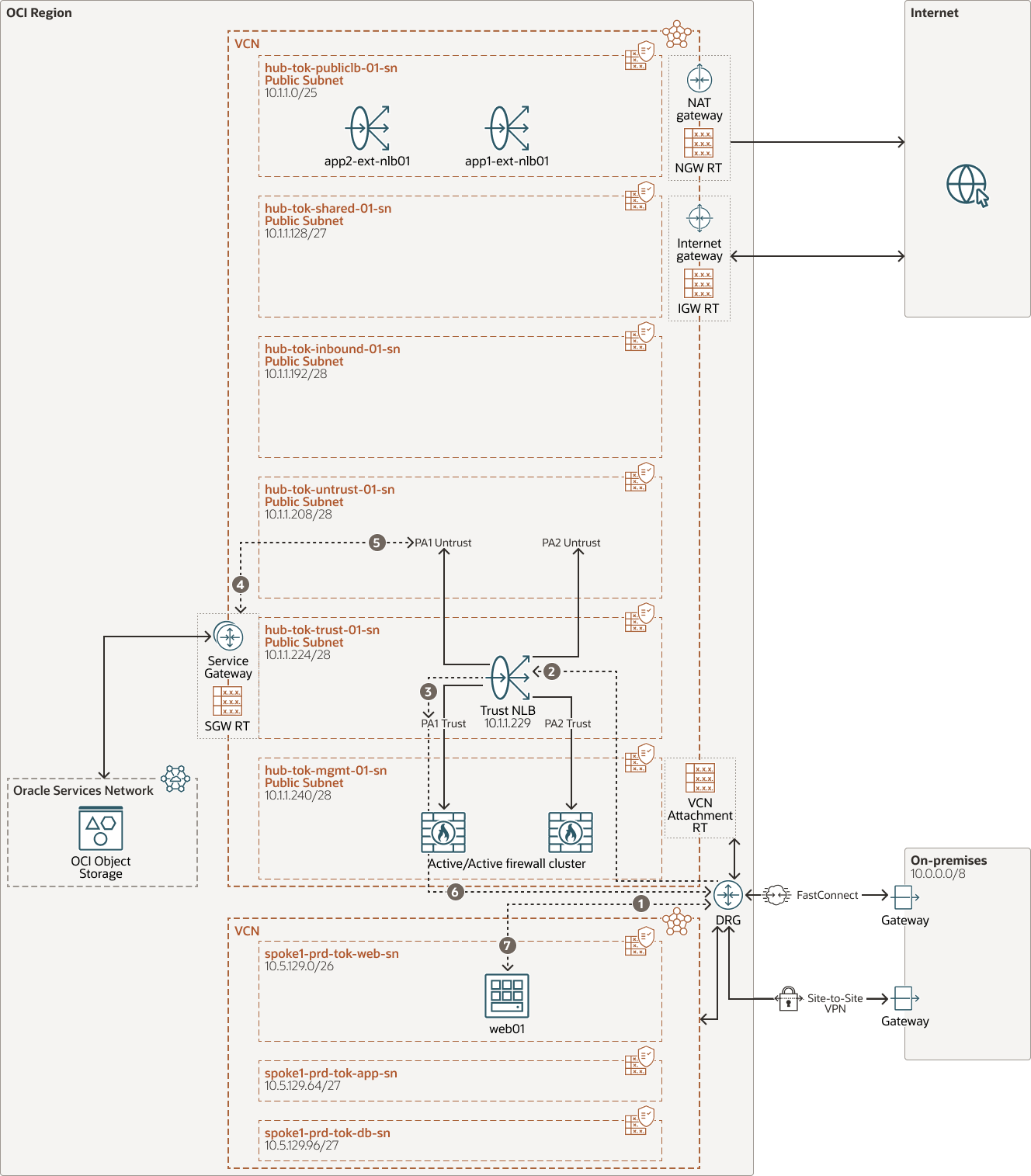

下图显示了用于在 OCI 中测试 Palo Alto Active/Active 设置的高级架构。

这是 OCI 中的典型中心分支架构部署,其中 Active/Active Palo Alto 防火墙在中心 VCN 上部署有四个 NIC,此外,我们将在中心 VCN 中为 DMZ 部署公共子网。Spoke VCN 将连接到 DRG,以便通过 Palo Alto 防火墙路由所有南北和西东。通过将 Palo Alto VM 添加为入站和信任 NLB 的后端来实现主动/主动设置。

在本节中,我们将深入探讨此参考架构中的流量路由和流量。资源名称中的“tok”一词是指部署和测试此参考架构模型的区域东京。

oci-nlb-palo-alto-active-arch-oracle.zip

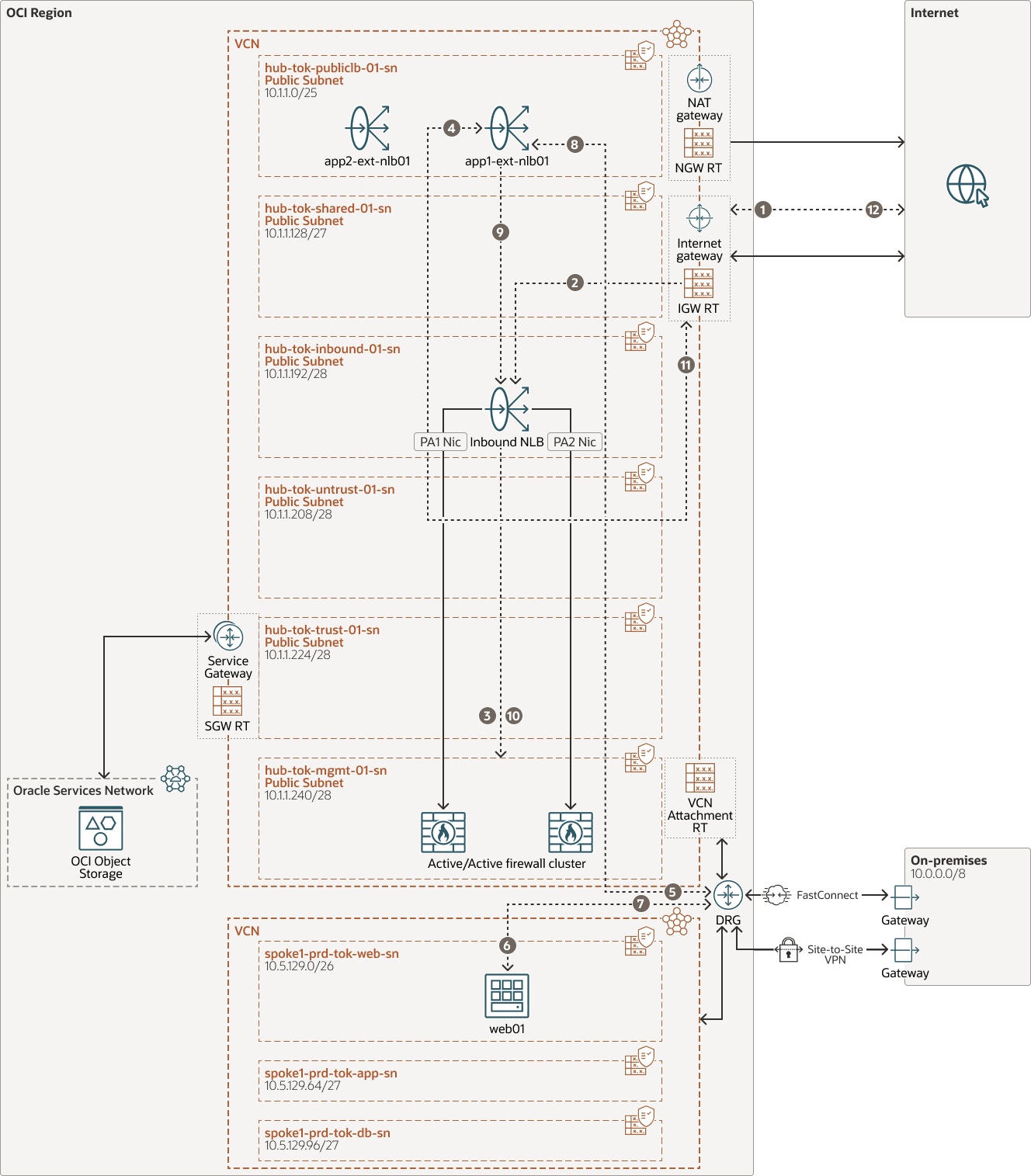

到 OCI 的南北入站互联网流量:

下图描述了 DMZ Web 服务向 Internet 公开的流程。应用负载平衡器位于公共子网中,后端服务器位于 Spoke VCN 的专用子网中。以下步骤介绍了每个跃点上的详细流。

oci-nlb-palo-alto-active-dmz-oracle.zip

- 来自 Internet 上的客户端计算机的流量将路由到 Internet 网关 (Internet gateway,IGW)。

- IGW 将引用到子网 "hub-tok-publiclb-sn" 的 Internet 网关路由表,并将流量路由到入站 NLB IP 10.1.1.198。

- 入站 NLB 将使用对称散列算法将流量平衡到后端的 PA 设备之一。

- 防火墙将验证策略,将流量从虚拟路由器“inbound-rtr”上的入站接口路由到具有公共 IP 的应用程序负载平衡器。

注意:

防火墙安全策略将写入公共负载平衡器的专用 IP (10.1.1.112)。 - OCI Flexible Network Load Balancer 将对流量执行源网络地址转换 (Source Network Address Translation,SNMP) 并将其路由到引用子网路由表的动态路由网关 (DRG)。

- DRG 引用中心 VCN 附加的路由表,将流量路由到 Spoke VCN,流量将到达 Web 服务器。

- Web 服务器将根据子网路由表将返回流量发送到 DRG 附加。

- DRG 将引用 Spoke VCN 附加的路由表,并将流量发送到集线器中的 OCI Flexible Network Load Balancer 。

- OCI 灵活网络负载平衡器将释放流量,并使用子网的默认路由将流量发送到入站 NLB IP 10.1.1.198。

- 入站 NLB 将流量转发到后端中启动流量(使用对称散列算法)的同一 PA 设备。

- Palo Alto 接收入站 NIC 上的流量,并且根据虚拟路由器的默认路由将流量发送回 Internet 网关。

- 互联网网关会将流量路由到互联网客户端。

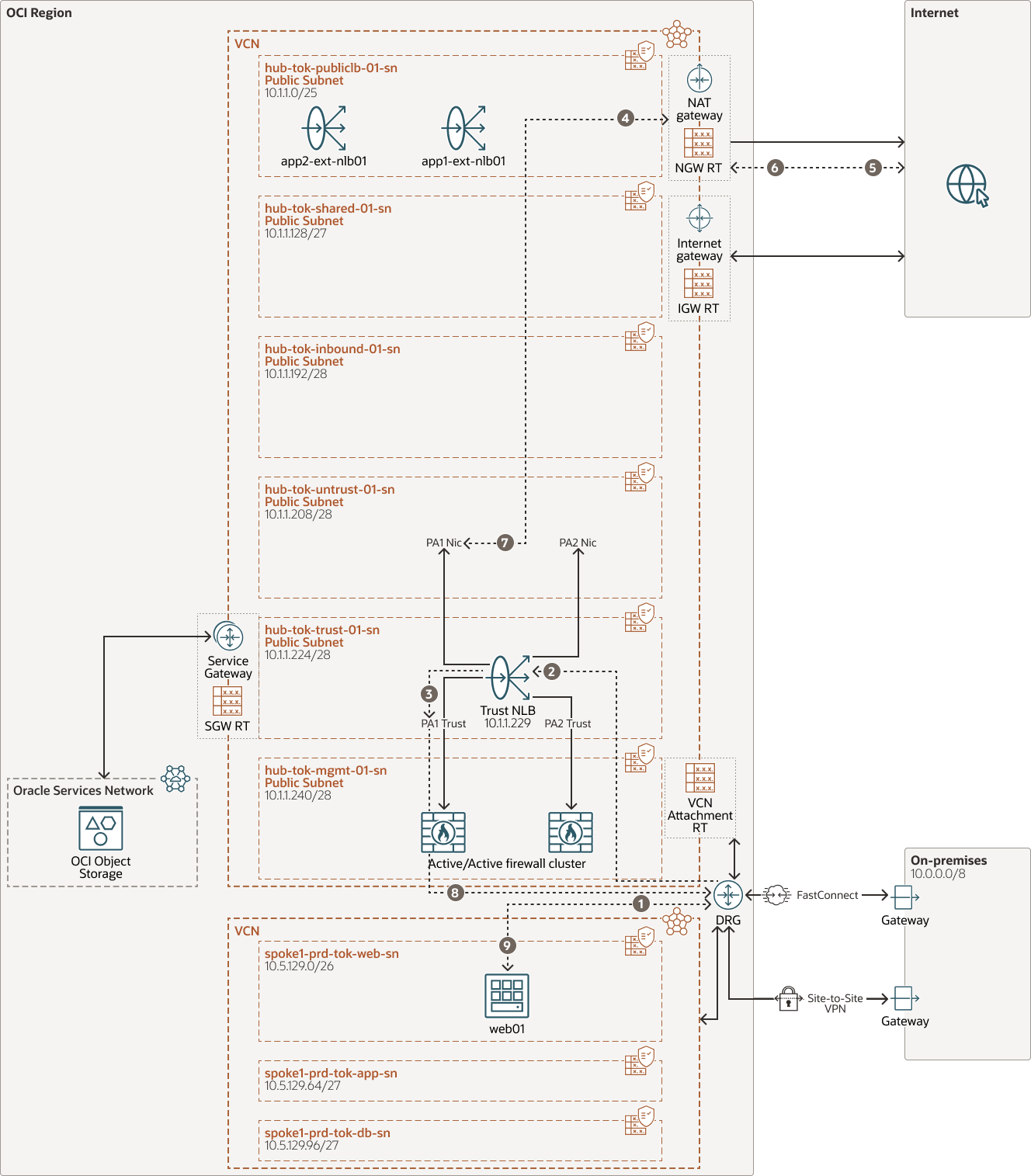

来自 OCI 的南北出站互联网流量:

下图描述了来自 OCI 的出站互联网流量流。OCI 中的所有 VM 将使用 Palo Alto 的 SNAT 和 OCI NAT 网关访问互联网。Palo Alto 的 SNAT 需要使返回路径对称。出站公共 IP 地址将是 NAT 网关的 IP 地址。

oci-nlb-palo-alto-active-active-outbound-oracle.zip

- 使用到 DRG 的默认路由从 Spoke 子网中的 VM 传输流量,将流量路由到 DRG 附加。

- DRG 引用分支的连接路由表,并将流量路由到中心 VCN,VCN 的传输路由表会将流量路由到信任 NLB IP 10.1.1.229。

- NLB 负载以主动/主动模式平衡到其中一个防火墙的流量。

- 防火墙在默认虚拟路由器中接收信任接口上的流量。它对不可信接口 IP 的流量执行 SNAT,并引用默认路由将流量转发到 OCI NAT 网关。

- NAT 网关使用 NAT 网关的公共 IP 路由到互联网的流量。

- 互联网将返回流量重新路由到 NAT 网关。

- NAT 网关 UNAT 的流量并将其路由回 Palo Alto 接口,因为 Palo Alto 上存在 SNAT。

- 基于 Palo Alto 的状态表和默认虚拟路由器上的路由在反向 NAT 网关之后将流量从信任 NIC 发送到 DRG。

- DRG 指连接到中心 VCN 的路由表,以及到相应 Spoke VCN 的路由并到达源 VM。

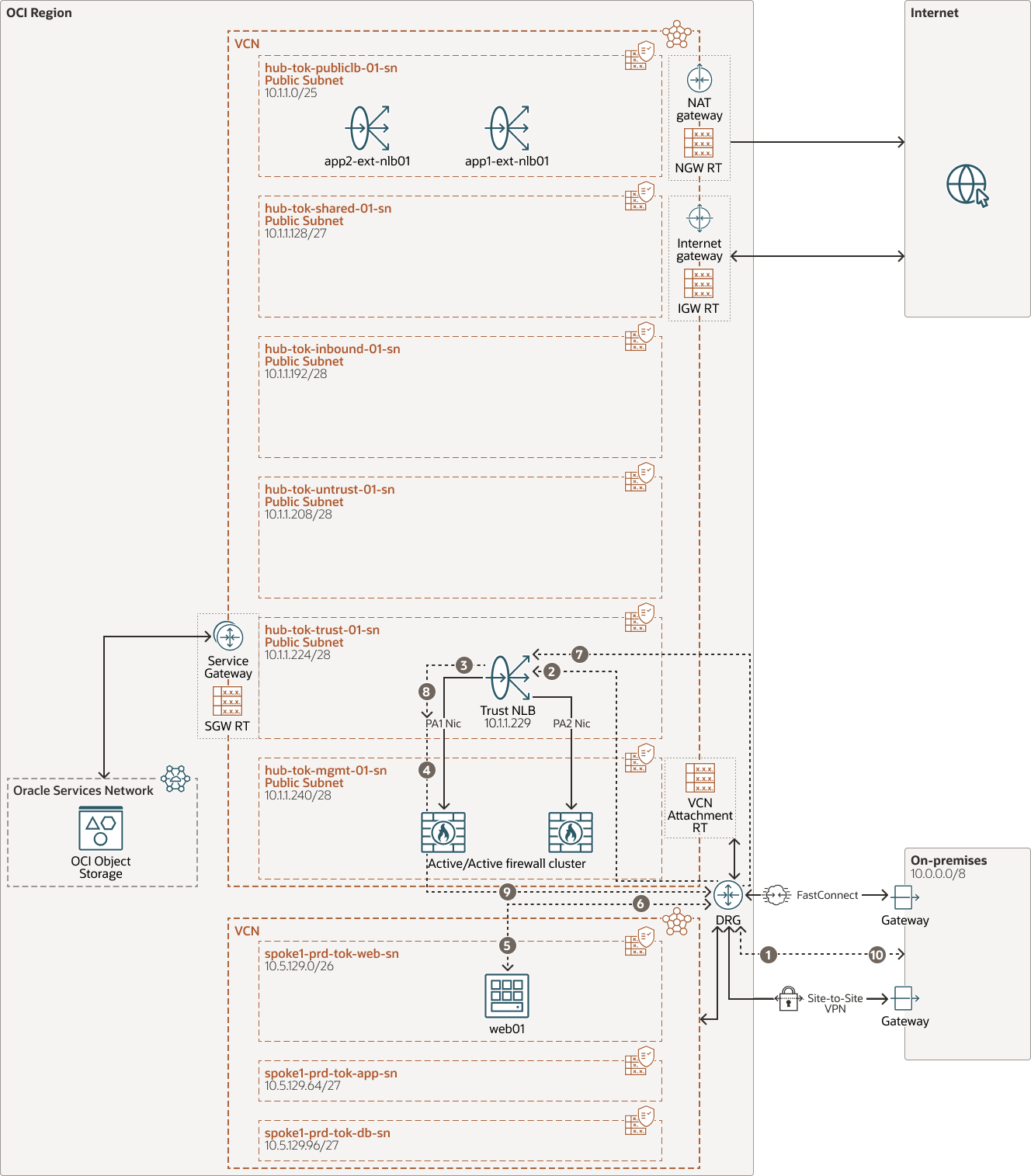

OCI 或内部部署与 OCI 之间的东西流量:

下图描述了本地部署与 OCI 之间的流量流。为了了解 OCI 发言人之间的流量,我们可以将本地部署视为发言人之一。在这种情况下,唯一的更改是 Spoke 附件上引用的路由表。这种部署可以称为单臂模式,其中流量将进入并离开防火墙的相同接口,这里的接口是信任接口。

oci-nlb-palo-alto-active-active-onprem-oracle.zip

- 内部部署流量通过 IPSec 或 OCI FastConnect 路由到 OCI DRG。

- DRG 指的是 OCI FastConnect 或 IPSec 的连接路由表,并将流量路由到 Hub VCN,中心上的 VCN 连接路由表将流量路由到 Trust NLB IP 10.1.1.229。

- NLB 以主动/主动模式将流量平衡到其中一个防火墙。

- 防火墙根据安全规则处理流量,并路由回 Hub 附加的 Hub 路由表中的 DRG。

- DRG 指的是连接到 Hub 附加的路由表,并将流量路由到相应的 Spoke VCN 和相应的 VM。

- VM 将返回流量发送到 DRG,该 DRG 引用路由表中的默认路由规则。

- DRG 指的是连接到 Spoke VCN 的路由表,并将流量路由到 Hub VCN,Hub 传输路由表将流量路由到 Trust NLB。

- NLB 负载使用对称散列算法平衡到同一 Palo Alto 设备的流量。

- 防火墙是指默认虚拟路由器的状态表和路由,并将流量发送回 Hub 附加的 Hub 路由表中的 DRG。

- DRG 指 Hub 附加中的 Hub 路由表,并通过 OCI FastConnect 或 IPSec 隧道将流量路由到内部部署。

从 OCI VM 到 Oracle 服务网络的西东出站流量:

下图描述了从 OCI VM 到 Oracle 服务网络的出站流量流。OCI 中的所有 VM 将使用 Palo Alto 的 SNAT 和 OCI 服务网关访问 Oracle 服务网络。Palo Alto 的 SNAT 需要使返回路径对称。在 Oracle 服务网络上,如果您需要将 VCN 加入白名单,它将是中心 VCN 范围。

oci-nlb-palo-alto-active-osn-oracle.zip

- Spoke 子网中 VM 的流量使用到 DRG 的默认路由,将流量路由到 DRG 附加。

- DRG 引用分支的连接路由表,并将流量路由到中心 VCN 上的中心 VCN 和 VCN 连接路由表,并将流量路由到信任 NLB IP 10.1.1.229。

- 信任 NLB 负载以主动/主动模式平衡到其中一个防火墙的流量。

- 防火墙在默认虚拟路由器上的信任接口上接收流量。它对到不可信接口 IP 的通信执行 SNAT。然后引用默认路由,将流量转发到 OCI 子网路由表,然后转发到 OCI 服务网关。

- 服务网关通过 OCI 主干将流量路由到 Oracle 服务网络,并将返回流量发送回与 Palo Alto 上的 SNAT 相同的防火墙接口。

- Palo Alto 指的是状态表,执行反向 NAT,并基于默认虚拟路由器上的静态路由将流量从信任 NIC 发送到 DRG。

- DRG 指连接到中心 VCN 的路由表,并将流量路由到相应的 Spoke VCN,然后路由到源 VM。

此体系结构支持以下组件:

- 网络负载平衡器

网络负载平衡器是一种负载平衡服务,在开放系统互连 (Open Systems Interconnection,OSI) 模型的第 3 层和第 4 层运行。此服务具有高可用性的优势,可以提供高吞吐量,同时保持超低延迟。

- Palo Alto 防火墙

VM-Series 新一代防火墙使用相同的安全功能保护云端客户基础设施,从而保护您的应用和数据。VM-Series 新一代防火墙允许开发人员和云安全架构师将内嵌威胁和数据丢失预防嵌入到他们的应用开发工作流中。

- 动态路由网关 (DRG)

DRG 是虚拟路由器,用于为同一区域中的 VCN 之间、VCN 与区域外的网络(例如另一个 Oracle Cloud Infrastructure 区域中的 VCN、内部部署网络或另一个云提供商中的网络)之间的专用网络流量提供路径。

- Internet 网关

通过互联网网关,可以在 VCN 中的公共子网与公共互联网之间进行流量传输。

- 网络地址转换 (NAT) 网关

NAT 网关允许 VCN 中的专用资源访问互联网中的主机,同时不会向传入的互联网连接公开这些资源。

- 内部部署网络

这是您的组织使用的本地网络。

- 路由表

虚拟路由表包含用于将流量从子网路由到 VCN 之外目的地的规则,通常是通过网关。

- 服务网关

通过服务网关,您可以从 VCN 访问其他服务,例如 Oracle Cloud Infrastructure Object Storage 。从 VCN 到 Oracle 服务的流量通过 Oracle 网络结构传输,不会通过互联网传输。

- 虚拟云网络 (VCN) 和子网

VCN 是一个可定制的软件定义网络,您可以在 Oracle Cloud Infrastructure 区域中设置。与传统的数据中心网络一样,VCN 允许您控制您的网络环境。VCN 可以具有多个不重叠的 CIDR 块,您可以在创建 VCN 后更改这些块。您可以将 VCN 划分为子网,子网可以限定为区域或可用性域。每个子网都包含一系列不与 VCN 中的其他子网重叠的连续地址。可以在创建后更改子网的大小。子网可以是公共子网,也可以是专用子网。