使用灵活的网络负载平衡器使用 Cisco 威胁防御保护工作负载

安全防火墙威胁防御虚拟化将 Cisco 的下一代防火墙功能引入虚拟化环境,从而使一致的安全策略能够在物理、虚拟和云环境中以及云之间跟踪负载。

Cisco Secure Firewall 支持 Oracle Cloud Infrastructure (OCI) 平台实现其下一代安全功能,例如应用程序可见性和控制、入侵预防系统、高级恶意软件保护、URL 过滤和虚拟专用网络。您还可以通过提供的 Cisco Talos 威胁智能研究小组启用安全智能馈送。

体系结构

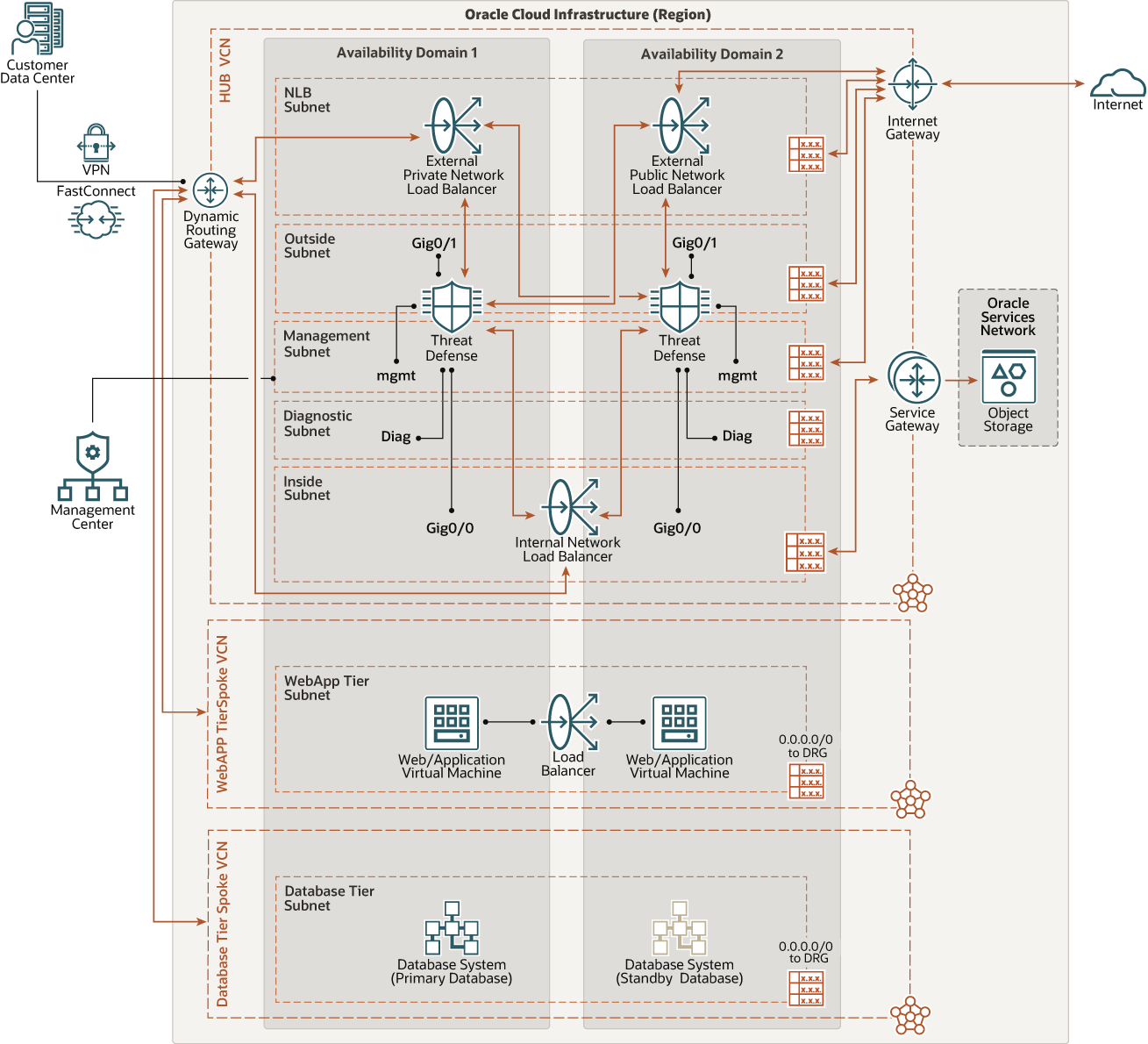

此引用体系结构说明了组织如何使用带有灵活网络负载平衡器和动态路由网关增强功能的 Cisco 威胁防御防火墙保护 Oracle Cloud Infrastructure (OCI) 中部署的 Oracle 应用程序(如 Oracle E-Business Suite 和 PeopleSoft)。

为了保护这些通信流,Oracle 建议使用专用虚拟云网络 (VCN) 对网络进行分段,其中通信通过传输中心路由并连接到多个不同的网络(发言人)。确保已在被视为三明治拓扑的灵活网络负载平衡器之间部署了多个威胁防御实例。所有往返于互联网、内部部署或 Oracle 服务网络的通信都通过 Cisco Secure Firewall 的多层威胁预防技术进行路由。

在自己的虚拟云网络 (VCN) 中部署应用程序的每个层,该虚拟云网络充当扬声器。集线器 VCN 包含 Cisco 威胁防御防火墙活动 - 活动集群、Oracle Internet 网关、动态路由网关 (DRG)、Oracle Service 网关以及内部和外部灵活的网络负载平衡器。

集线器 VCN 通过 DRG 连接到扬声器 VCN。所有分支流量都使用路由表规则,使用灵活的网络负载平衡器将流量通过 DRG 路由到集线器,以便 Cisco 威胁防御防火墙集群进行检查。

在 Cisco 安全防火墙部署中,可以使用安全防火墙管理中心管理威胁防御。管理中心提供全面和统一的管理,以防范威胁。轻松从管理防火墙到控制应用程序到调查和补救恶意软件爆发。

下图说明了此引用体系结构。

插图 cisco_nlb_nw_vm_oci.png 的说明

每个通信流都确保在 Cisco 威胁防御防火墙上打开网络地址转换 (Network Address translation, NAT) 和安全策略。

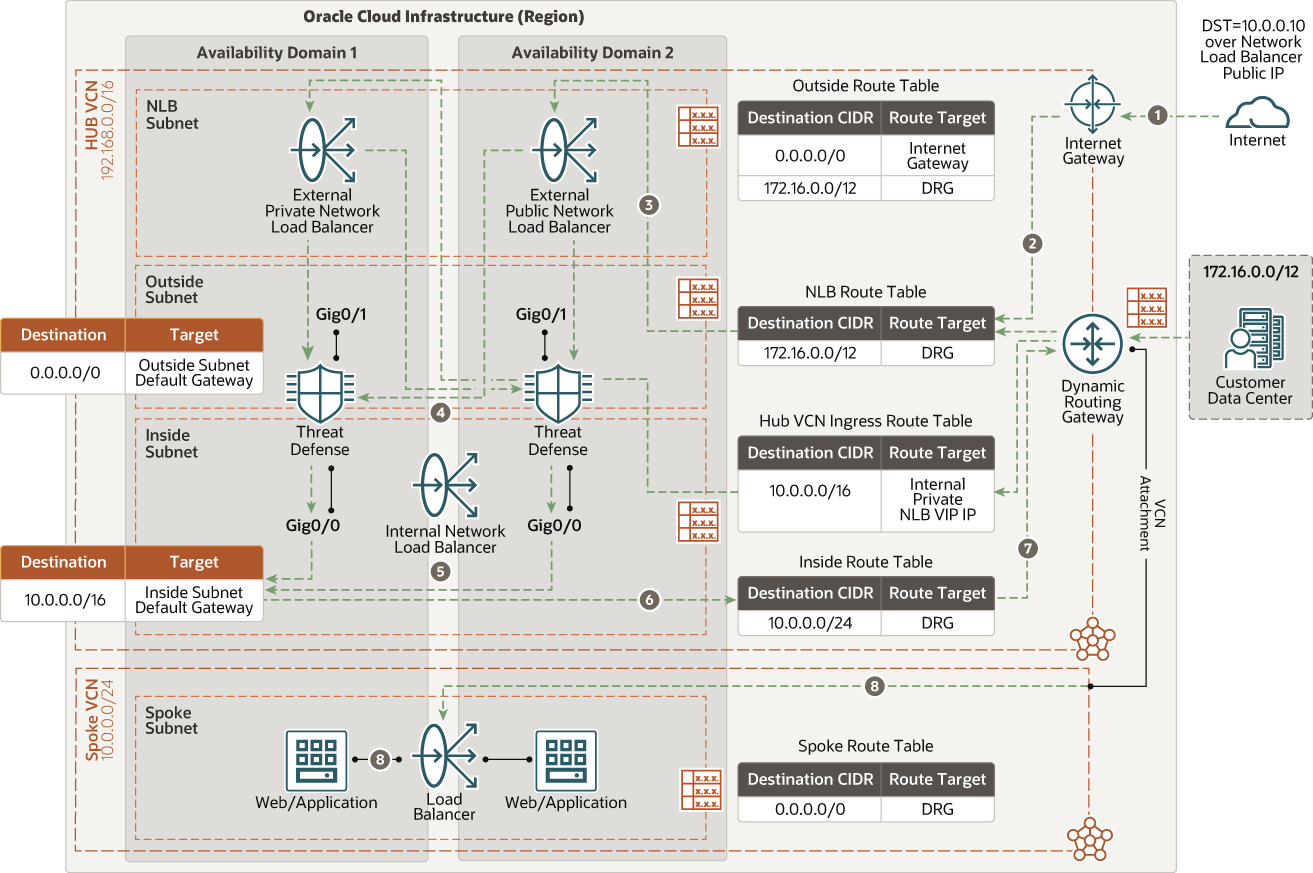

南北入站交通

下图说明了北南入站通信如何从 Internet 和远程数据中心访问 Web 应用程序层。

插图 cisco_nlb_north_south_inbound.png 的说明

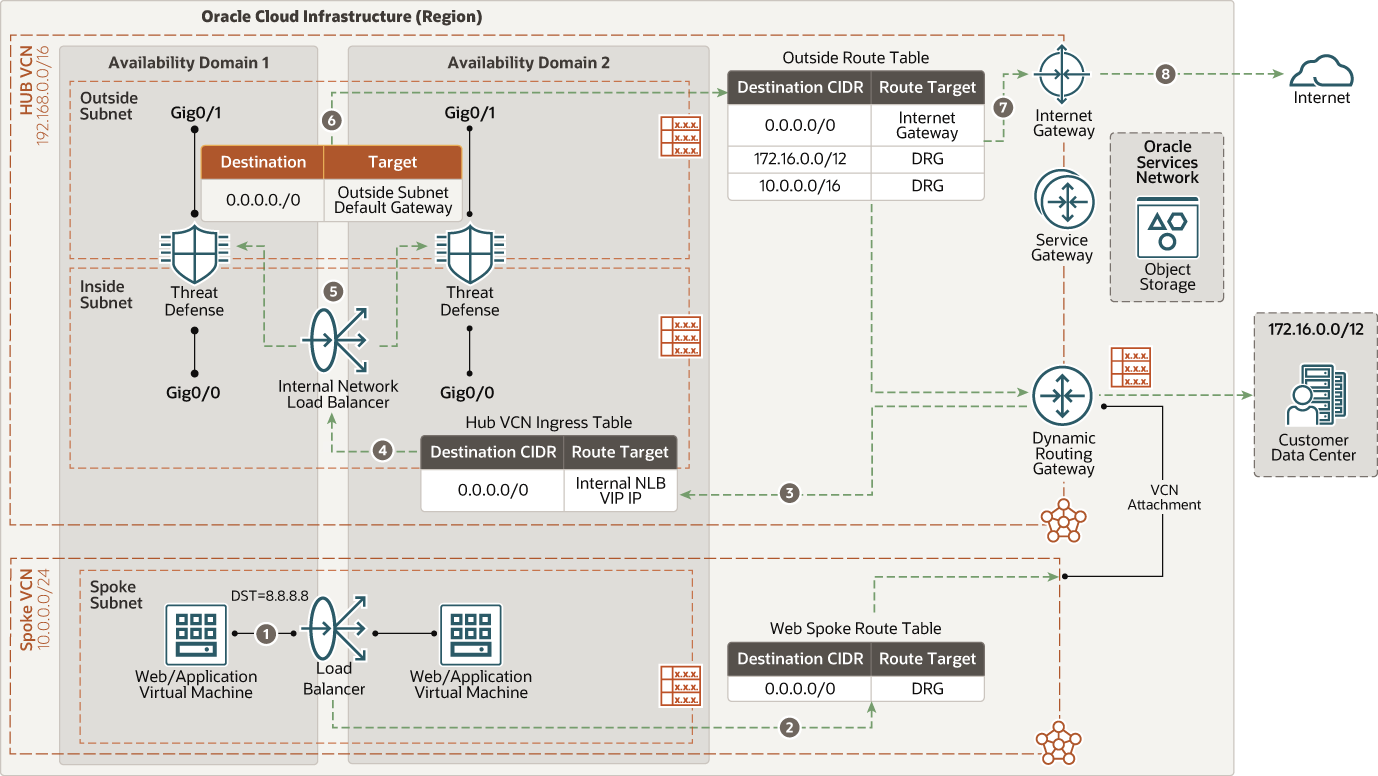

南北出站流量

下图说明了从 Web 应用程序和数据库层到 Internet 的传出连接如何提供软件更新和对外部 Web 服务的访问。

插图 cisco_nlb_north_south_outbound.png 的说明

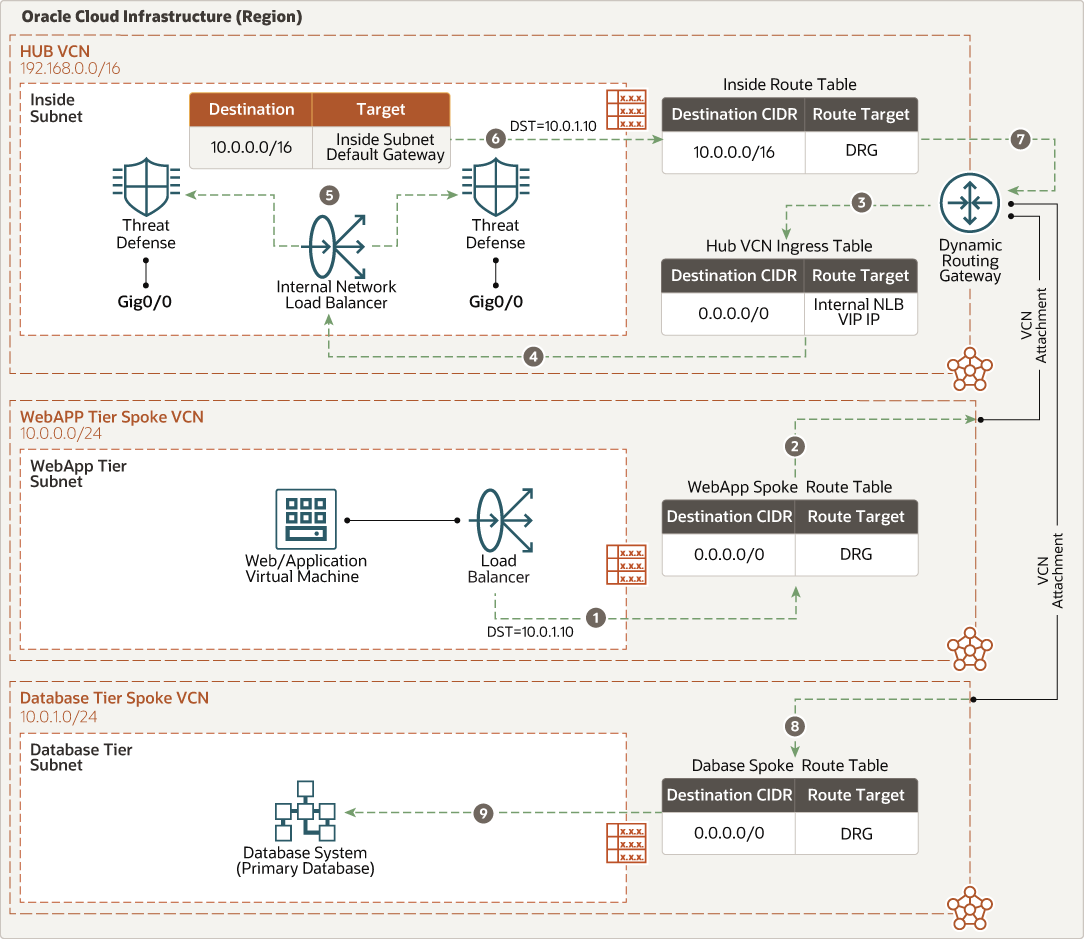

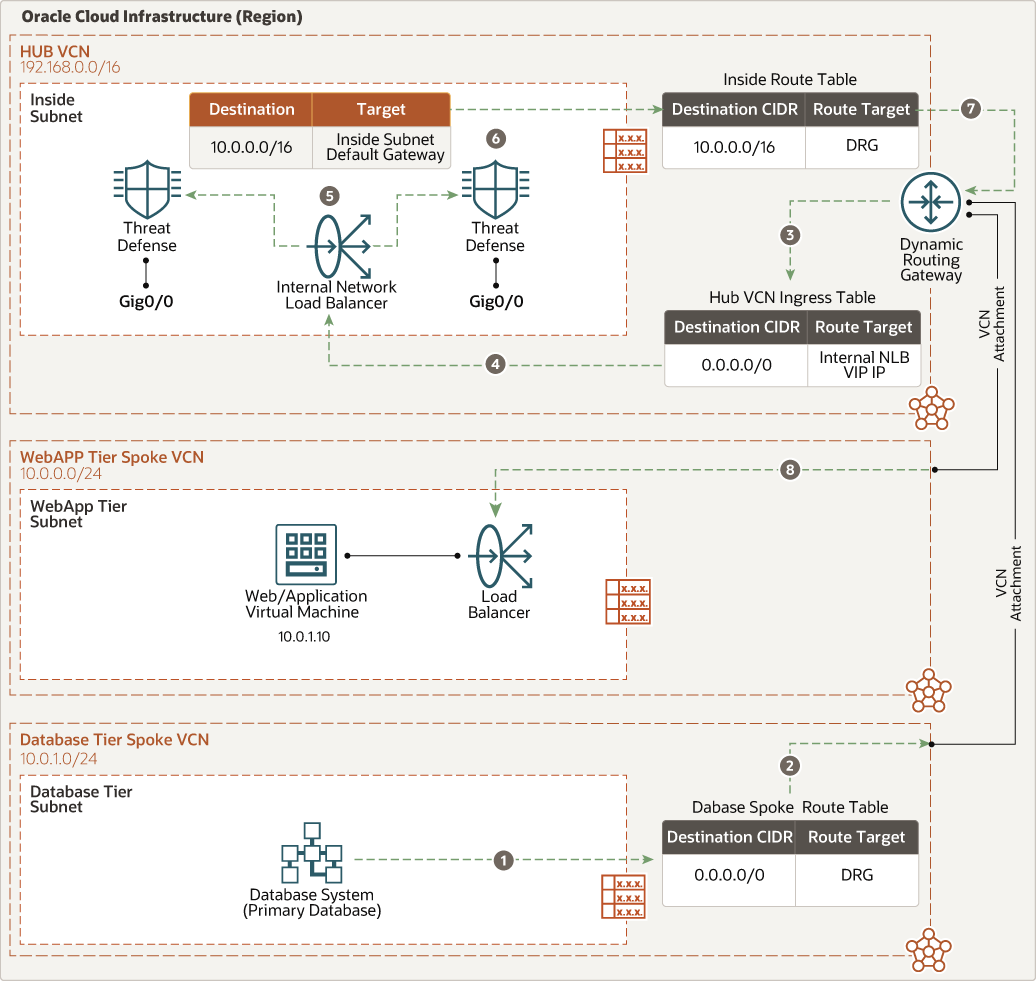

东西流量(从 Web 到数据库)

下图说明了流量如何从 Web 应用程序移动到数据库层。

插图 cisco_nlb_east_west_web_db.png 的说明

东西流量(数据库到 Web)

下图说明了流量如何从数据库层移动到 Web 应用程序。

插图 cisco_nlb_east_west_db_web.png 的说明

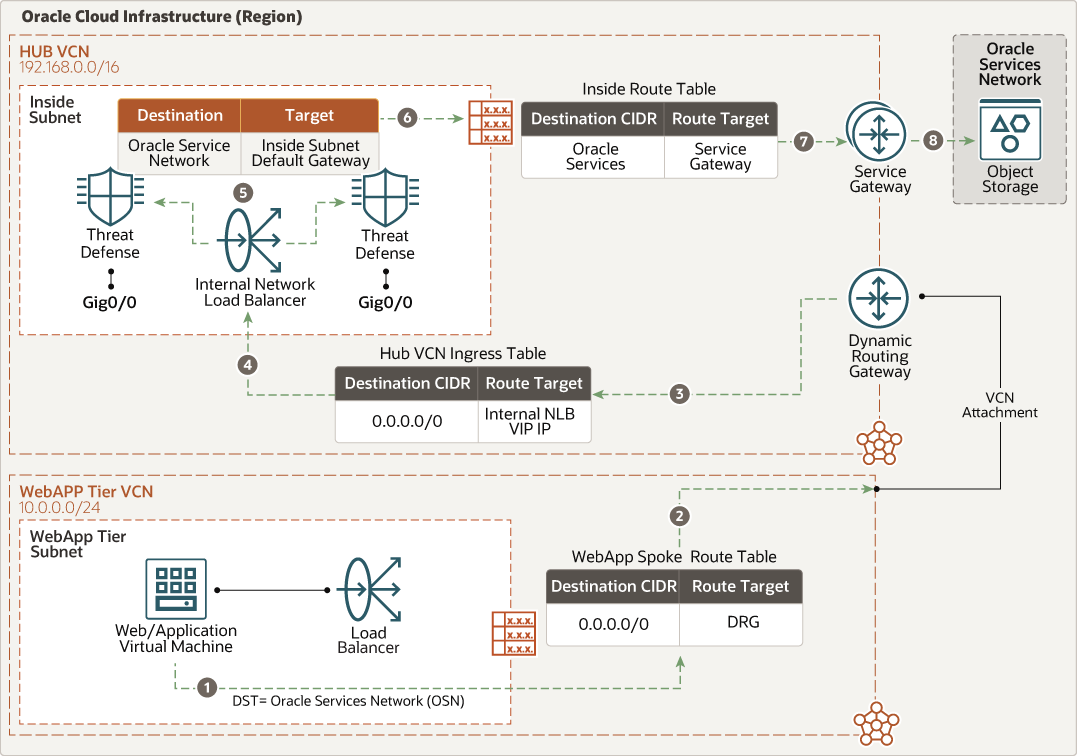

东西流量(到 Oracle Services Network 的 Web 应用程序)

下图说明了流量如何从 Web 应用程序移动到 Oracle 服务网络。

插图 cisco_nlb_east_west_webapp_osn.png 的说明

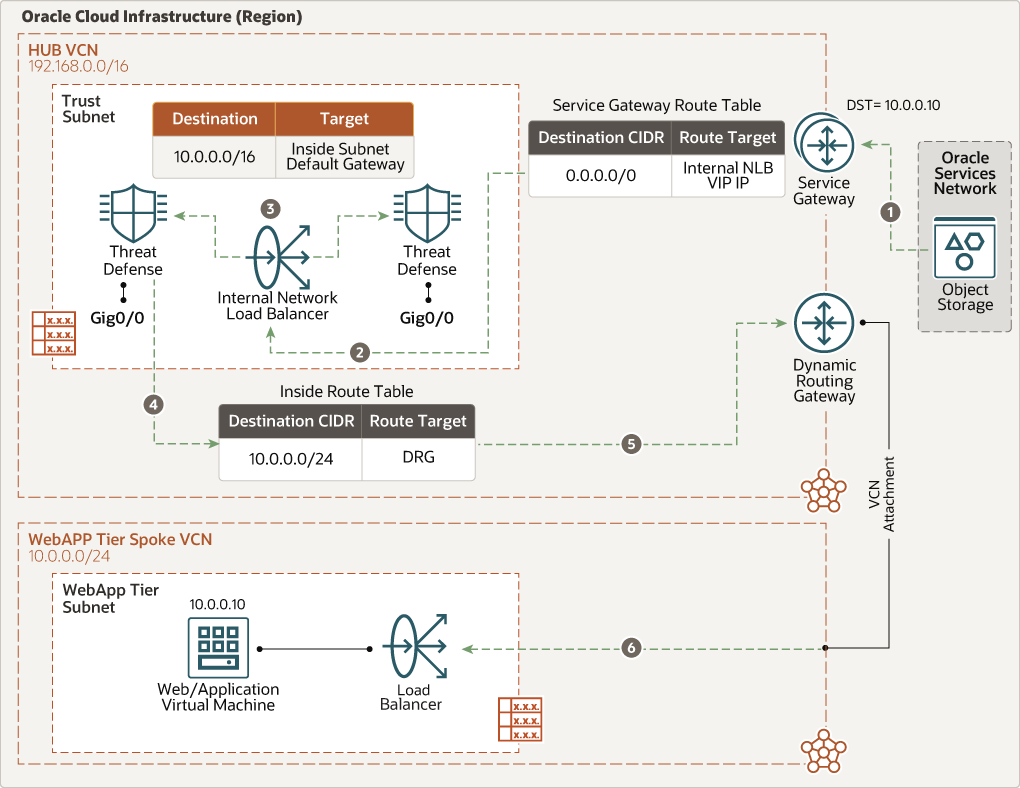

东西流量(Oracle 服务网络到 Web 应用程序)

下图说明了流量如何从 Oracle 服务网络移动到 Web 应用程序。

插图 cisco_nlb_east_west_osn_webapp.png 的说明

- Cisco 安全防火墙威胁防御虚拟

Cisco 安全防火墙威胁防御虚拟版提供了虚拟机 (VM) 形式的物理防火墙的相同功能,提供了内嵌网络安全性和防止威胁功能,以一致保护公共云和专用云。

- Oracle E-Business Suite 或 PeopleSoft 应用程序层

由 Oracle E-Business Suite 或 PeopleSoft 应用程序服务器和文件系统组成。

- Oracle E-Business Suite 或 PeopleSoft 数据库层

由 Oracle Database 组成,但不限于 Oracle Exadata 数据库云服务或 Oracle Database 服务。

- 区域

OCI 区域是一个本地化地理区域,包含一个或多个数据中心,称为可用性域。区域独立于其他区域,其距离很大(跨越国家或甚至大陆)可以分开。

- 可用性域

可用性域是区域内的独立独立数据中心。每个可用性域中的物理资源都与其他可用性域中的资源隔离,这些资源提供故障容差。可用性域不共享基础结构(例如电源或冷却设备)或者内部可用性域网络。因此,一个可用性域出现故障不太可能影响该区域中的其他可用性域。

- 容错域

容错域是可用性域内的一组硬件和基础设施。每个可用性域都有三个具有独立电源和硬件的故障域。在多个故障域之间分配资源时,应用程序可以容忍故障域中的物理服务器故障、系统维护和电源故障。

- 虚拟云网络 (VCN) 和子网

VCN 是在 OCI 区域中设置的可自定义、软件定义的网络。与传统的数据中心网络一样,VCN 允许您完全控制您的网络环境。VCN 可以有多个非重叠 CIDR 块,您可以在创建 VCN 后更改这些块。您可以将 VCN 细分为子网,子网可以被限定为区域或可用性域。每个子网包含一系列与 VCN 中的其他子网不重叠的地址。您可以在创建后更改子网的大小。子网可以是公共的或专用的。

- Hub VCN

集线器 VCN 是部署 Cisco 威胁防御防火墙的集中网络。它提供与所有通话 VCN、OCI 服务、公共端点和客户机以及内部部署数据中心网络的安全连接。

- 应用程序层表示 VCN

应用程序层 spoke VCN 包含托管 Oracle E-Business Suite 或 PeopleSoft 组件的专用子网。

- 数据库层表示 VCN

数据库层扬声器 VCN 包含用于托管 Oracle 数据库的专用子网。

- 负载平衡器

OCI 负载平衡服务提供从单端点到后端多个服务器的自动流量分布。

- 弹性网络负载平衡器

OCI 的灵活网络负载平衡器提供虚拟云网络中从一个入口点到多个后端服务器的自动通信分配。它在连接级别运行,负载平衡器根据 Layer3/Layer4 (IP 协议)数据传入到健康后端服务器的客户机连接。

- 安全列表

对于每个子网,可以创建安全规则,以指定必须允许进出子网的源、目标和流量类型。

- 路由表

虚拟路由表包含用于将流量从子网路由到 VCN 外部的目标的规则,通常是通过网关路由。在集线器 VCN 中,您具有以下路由表:

- 连接到具有连接到 Internet 网关的默认路由的管理子网的管理路由表。

- 附加到外部子网或默认 VCN 的外部路由表,用于将通信从集线器 VCN 路由到 Internet 或内部部署目标。

- 此路由表还具有使用动态路由网关的指向内部部署子网的条目。此配置确保在将来的本机网络地址转换支持期间不会发生通信中断。

- 此路由表还包含通过动态路由网关的每个 Spoke VCN CIDR 块路由的条目。

- 在连接到内部子网的路由表中,通过动态路由网关指向分支 VCN 的 CIDR 块。

- 连接到要发送流量的 CIDR 块的诊断子网的诊断路由表。

- NLB 路由表附加到 nlb 子网,指向通过动态路由网关的内部部署子网的 CIDR 块。

- Hub VCN Ingress 路由表附加到中心服务器 VCN 附件,以便通过动态路由网关将来自分支 VCN 的任何传入通信发送到内部网络负载平衡器。

- 对于通过动态路由网关连接到集线器的每个扬声器,将定义一个不同的路由表并将其附加到关联的子网。该路由表通过内部灵活的网络负载平衡器将所有通信量 (0.0.0.0/0) 从关联的 spoke VCN 转发到动态路由网关,也可以在粒度级别定义它。

- 附加到用于 Oracle Service 网络通信的 Oracle 服务网关的 Oracle 服务网关路由表。该路由会将所有通信量 (0.0.0.0/0) 转发到接口 IP 中的 Cisco 威胁防御防火墙。

- 为了保持通信对称性,还会向每个 Cisco 威胁防御防火墙添加路由,以指向内(内部)子网的默认网关 IP(中心服务器 VCN 的内部子网中提供的默认网关 IP)和指向外部子网默认网关 IP 的默认 CIDR 块 (0.0.0.0/0)。

- Internet 网关

Internet 网关允许 VCN 中的公共子网与公共 Internet 之间的通信。

- NAT 网关

NAT 网关允许 VCN 中的专用资源访问 Internet 上的主机,而不会向传入的 Internet 连接公开这些资源。

- 动态路由网关 (DRG)

DRG 是一个虚拟路由器,它为 VCN 与区域之外的网络(例如另一 OCI 区域中的 VCN、内部部署网络或其他云提供商中的网络)之间的专用网络通信提供了路径。

- 服务网关

服务网关提供从 VCN 到其他服务的访问,例如 OCI 对象存储。从 VCN 到 Oracle 服务的流量通过 Oracle 网络网状结构网络进行传输,而不通过互联网。

- FastConnect

OCI FastConnect 提供了一种在数据中心与 OCI 之间创建专用专用专用连接的简单方法。与基于互联网的连接相比,FastConnect 提供了更高的带宽选项和更可靠的网络体验。

- 虚拟网络接口卡 (Virtual Network Interface Card, VNIC)

OCI 数据中心中的服务具有物理网络接口卡 (network interface card, NIC)。VM 实例使用与物理 NIC 关联的虚拟 NIC (virtual NIC, VNIC) 进行通信。每个实例都有一个主 VNIC,该 VNIC 在启动期间自动创建和连接,并在实例的生命周期内可用。DHCP 仅提供给主 VNIC。可以在实例启动后添加辅助 VNIC。为每个接口设置静态 IP。

- 专用 IP

用于寻址实例的专用 IPv4 地址和相关信息。每个 VNIC 都有一个主专用 IP,您可以添加和删除辅助专用 IP。实例上的主专用 IP 地址在实例启动期间附加,在实例生命周期内不会更改。辅助 IP 也属于 VNIC 子网的相同 CIDR。辅助 IP 用作浮动 IP,因为它可以在同一子网内不同实例上的不同 VNIC 之间移动。您还可以将其用作其他端点来托管不同的服务。

- 公共 IP

网络服务定义由 Oracle 选择的映射到专用 IP 的公共 IPv4 地址。公共 IP 具有以下类型:

- Ephemeral:此地址是临时地址,存在于实例的生命周期中。

- 保留:此地址在实例生命周期之后仍保留。您可以取消该地址的分配并将其重新分配给另一实例。

- 源和目的地检查

每个 VNIC 都会对其网络通信执行源和目标检查。禁用此标志可使 Cisco 威胁防御防火墙处理非防火墙目标的网络通信。

- 计算配置

计算实例的形状指定分配给该实例的 CPU 数和内存量。计算配置还确定可用于计算实例的 VNIC 数和最大带宽。

建议

- VCN

创建 VCN 时,根据计划附加到 VCN 中子网的资源数确定所需的 CIDR 块数和每个块的大小。使用标准专用 IP 地址空间内的 CIDR 块。

选择不与您要设置专用连接的任何其他网络(在 Oracle Cloud Infrastructure、内部部署数据中心或其他云提供商中)重叠的 CIDR 块。

创建 VCN 后,可以更改、添加和删除其 CIDR 块。

设计子网时,请考虑流量和安全要求。将特定层或角色中的所有资源附加到可用作安全边界的同一子网。

使用区域子网。

根据需要附加通话 VCN,以便将通信量发送到集线器 VCN Cisco 威胁防御防火墙。定义到动态路由网关的每个 VCN 附件的防火墙路由表和从防火墙路由表。

- Cisco 防火墙管理中心

- 选择管理中心模型时,请考虑它管理的威胁防御设备的数量。

- 估计威胁防御设备同时生成的日志量,并确保管理中心设计为处理该卷。

- 要确定部署的适当模型,请参阅数据表。

- Cisco 安全威胁防御防火墙

- 威胁防御至少需要四个接口。

- 部署活动 - 活动集群,并根据需要添加更多实例。

- 选择适当的 OCI 形状。配置是一个模板,用于确定分配给实例的 CPU 数、内存量和其他资源。FTDv 支持以下 OCI 配置类型:

*在 OCI 中,1 oCPU 等于 2 vCPU。OCI 形状 OCPU * RAM 界面 VM.Standard2.4 4 60 GB 最小值 4,最大值 4 VM.Standard2.8 8 120 GB 最小值 4,最大值 8

- 防火墙连接

- 安全防火墙管理中心和威胁防御使用 TCP 端口 8305 彼此通信。确保端口已打开以进行内部管理通信。

- 如果要创建 OCI 中托管的部署,请为管理创建专用子网。

- 使用安全列表或 NSG 限制从 Internet 获取的端口 443(用于 GUI 访问)和 22(用于 CLI 访问)的入站访问,以管理安全策略并查看日志和事件。

- 默认情况下,Firepower 设备配置为在端口 443/tcp (HTTPS) 和 80/tcp (HTTP) 上连接到 Internet。如果您不希望设备能够直接访问 Internet,则可以配置代理服务器。

- 防火墙策略

有关所需安全策略、端口和协议的最新信息,请参阅“浏览更多”部分中的防火墙文档。保持最新,确保在 Cisco 威胁防御防火墙实例上启用了必需的网络地址转换策略。

考虑事项

使用 Cisco 威胁防御防火墙保护 OCI 上的 Oracle E-Business Suite 或 PeopleSoft 工作负载时,请考虑以下因素:

- 性能

- 选择正确的实例大小(由计算配置确定)将确定最大可用吞吐量、CPU、RAM 和接口数。

- 组织需要了解哪些类型的通信遍历环境,确定适当的风险级别,并根据需要应用适当的安全控制。启用的安全控制的不同组合会影响性能。

- 考虑为 FastConnect 或 VPN 服务添加专用接口。

- 考虑使用大型计算形状提高吞吐量和访问更多网络接口。

- 运行性能测试以验证设计可以保持所需的性能和吞吐量。

- 将这些度量用作准则:

要更好地了解这些性能数字,请参阅此引用体系结构的“浏览更多”主题中引用的 “Cisco 威胁防御数据表”。

度量 FTDv5 FTDv10 FTDv20/30 FTDv50/100 OCI 形状类型 VM.Standard2.4 VM.Standard2.4 VM.Standard2.4 VM.Standard2.4 吞吐量:FW + AVC (1024B) 100 Mbps 1 Gbps 1.2 Gbps 2.4 Gbps 吞吐量:FW + AVC + IPS (1024B) 100 Mbps 1 Gbps 1.2 Gbps 2.4 Gbps 吞吐量:FW + AVC (450B) 100 Mbps 410 Mbps 410 Mbps 920 Mbps 吞吐量:FW + AVC + IPS (450B) 100 Mbps 390 Mbps 390 Mbps 910 Mbps 最大并行会话数 250,000 250,000 250,000 2M 每秒新会话数最大值 4900 4900 4900 10,000 最大 VPN 对等点数 250 250 250 10,000 带快速路径的 IPSec VPN 吞吐量 (1024B) TCP 100 Mbps 1 Gbps 1.2 Gbps 1.5 Gbps

- 安全性

通过在 OCI 中部署 Cisco Firepower Management Center,可以集中配置安全策略并监视所有物理和虚拟 Cisco 威胁防御防火墙

- 可用性

- 将您的体系结构部署到不同的地理区域,以实现最大的冗余。

- 使用相关组织网络配置站点到站点 VPN,以便与内部部署网络进行冗余连接。

- 成本

Cisco 威胁防御防火墙和 Cisco Firepower Management Center 可用于自带许可证 (BYOL)。从 Firepower Management Center 配置安全服务的所有许可证权利。有关如何管理许可证的更多信息,请参见 Firepower Management Center 配置指南中的 Licensing the Firepower System。

部署

- 在 Oracle Cloud Marketplace 中使用堆栈进行部署:

- 设置所需的网络基础结构,如体系结构图中所示。

- 在环境上部署应用程序(Oracle E-Business Suite 或 PeopleSoft)。

- Oracle Cloud Marketplace 具有多个列表来满足不同的配置和许可要求。例如,以下列表功能带来您自己的许可 (BYOL)。对于您选择的每个列表,单击获取应用程序并按照屏幕上的提示操作:

- 使用 GitHub 中的 Terraform 代码进行部署:

- 转到 GitHub 资料档案库。

- 将资料档案库克隆或下载到本地计算机。

- 按照

README文档中的说明操作。