設定用於概念驗證的自治式 AI 資料庫 (POC)

此使用案例示範如何在專用 Exadata 基礎架構上快速設定自治式 AI 資料庫資源,以開發概念驗證 (POC) 應用程式。

專用 Exadata 基礎架構上的 Oracle Autonomous AI Database 是高度自動化且完全受管理的資料庫環境,在 Oracle Cloud Infrastructure (OCI) 中執行,並具備已確認的硬體和軟體資源。這些隔離的資源使組織能夠滿足嚴格的安全性、可用性和效能要求,同時降低成本和複雜性。

如果您想要快速建立自治式 AI 資料庫 POC 環境,請繼續閱讀。

提示:如需有關設定個別開發和生產環境 Autonomous AI Database 環境的完整建議組態,請參閱使用參照架構設定 Autonomous AI 資料庫。

先決條件知識

為了充分瞭解並欣賞此使用案例,您應該對專用 Exadata 基礎架構上的自治式 AI 資料庫有基本的瞭解,包括其部署選項、主要基礎架構元件、使用者角色和主要功能。如需詳細資訊,請參閱關於專用 Exadata 基礎架構上的自治式 AI 資料庫。

使用案例

Acme Company 正在考慮內部專案應用程式專用 Exadata 基礎架構上的自治式 AI 資料庫。在完成之前,Acme I.T. 決定使用專用 Exadata 基礎架構上的自治式 AI 資料庫來開發名為 PocApp 的概念驗證 (POC) 應用程式,以協助他們評估服務功能。

Acme I.T. 部門將擔任機組管理員的角色,負責建立及管理公司的 Exadata 基礎架構 (EI) 和自治式 Exadata VM 叢集 (AVMC) 資源。此外,也扮演應用系統 DBA 角色,為其資料庫使用者建立自治式容器資料庫 (ACD) 和自治式 AI 資料庫。

注意:此範例說明建立及管理自治式容器資料庫和自治式 AI 資料庫資源的機組管理員。不過,您的組織可能偏好應用程式 DBA 執行此工作。

需要資源

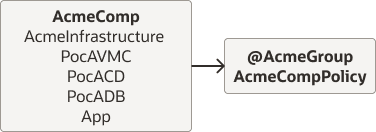

OCI IAM 元件

-

一個名為 AcmeComp 的區間來放置資源。

-

一個名為 AcmeGroup 的群組,可以指派給使用者。

注意:新增至此群組的所有使用者都可以作為機組管理員、應用程式 DBA 或開發人員執行。

-

一個名為 AcmeCompPolicy 的原則,可指定使用者對區間和租用戶層級之資源的存取權。

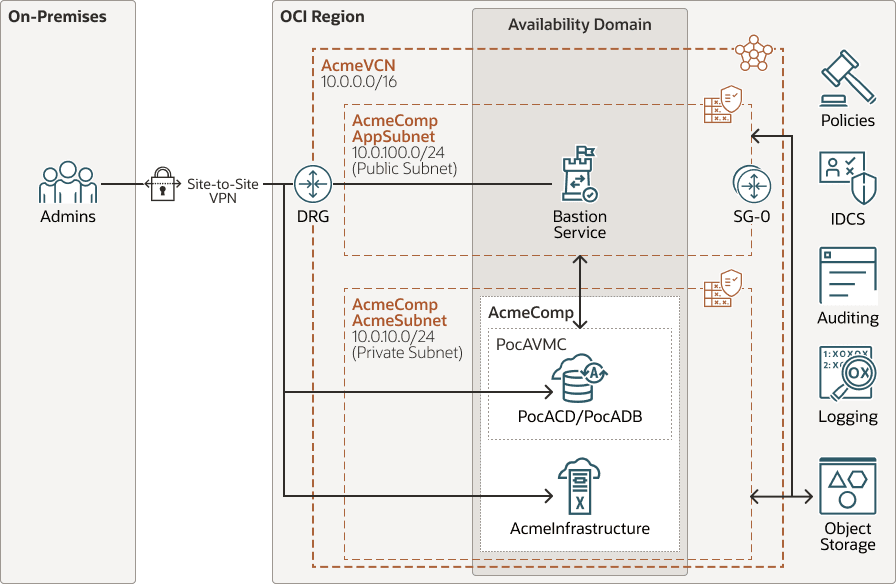

網路資源

configure-adbd-poc-network.png 圖解描述

![]() 代表安全清單。

代表安全清單。

-

Oracle Public Cloud 部署項目:

-

一個 VCN 可提供與所有專用基礎架構資源的網路連線。此 VCN 將使用 IPSec VPN 連線至 Acme Company VPN,並擁有可封鎖所有內送網際網路流量的網際網路閘道資源。它會命名為 AcmeVCN 。

-

提供網路存取隔離的兩個子網路,一個用於自治式 AI 資料庫資源,另一個用於應用程式的用戶端和中層資源。這些子網路會分別命名為 AcmeSubnet 和 AppSubnet 。

備註:為求簡化,我們採用單一 VCN 並利用子網路提供網路隔離。然而,您也可以建立多個 VCN 以提供所需的網路存取隔離。在此範例中,我們同時在 AcmeComp 底下建立 AcmeSubnet 和 AppSubnet 以實現簡單性。視您的需求而定,您可以選擇將這些子網路放置在個別的區間中。

-

-

Exadata Cloud@Customer 部署:

-

設定網路規則,如 Preparing for Exadata Database Service on Cloud@Customer 中的 Network Requirements for Oracle Exadata Database Service on Cloud@Customer 所列。

-

此外,開啟的連接埠 1522 可允許 Autonomous Data Guard 設定中主要資料庫與待命資料庫之間的 TCP 流量。

-

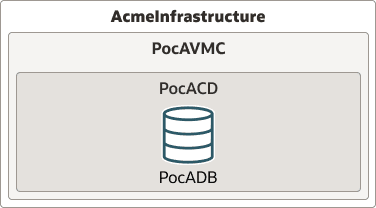

自治式 AI 資料庫資源

根據上述組態的自治式 AI 資料庫資源。

-

一個名為 AcmeInfrastructure 的 Exadata 基礎架構。

-

AcmeInfrastructure 內的一個自治式 Exadata VM 叢集 (AVMC)。此 AVMC 命名為 PocAVMC 。

-

PocAVMC 代管自治式容器資料庫 (ACD) 和自治式 AI 資料庫 (分別稱為 PocACD 和 PocADB),用於開發 PocApp 應用程式。

高階步驟

在 Acme I.T. 開始在專用 Exadata 基礎架構上設定自治式 AI 資料庫資源之前,它會要求使用 OCI 主控台提高服務限額,以將 Exadata 基礎架構資源 - 資料庫伺服器和儲存伺服器新增至租用戶。如需詳細資訊,請參考要求提高服務額度。

下列是實作此使用案例的高階步驟:

-

Acme Company 雲端租用戶的 Acme I.T. 或安全管理員可建立用於資源隔離的 AcmeComp 區間、 AcmeGroup 群組和 AcmePolicy 區間原則。

-

對於存取隔離:

-

對於 Oracle Public Cloud 部署,Acme I.T. 或 Acme 的網路管理員會在 AcmeComp 區間中建立下列網路資源:

-

VCN: AcmeVCN

-

專用子網路: AcmeSubnet

-

公用子網路: AppSubnet

-

-

對於 Exadata Cloud@Customer 部署,Acme I.T. 或 Acme 的網路管理員可確保:

-

設定網路規則,如 Preparing for Exadata Database Service on Cloud@Customer 中的 Network Requirements for Oracle Exadata Database Service on Cloud@Customer 所列。

-

開啟連接埠 1522,以允許自治式資料保全設定中主要資料庫與待命資料庫之間的 TCP 流量。

-

-

-

建立網路資源之後,安全管理員會將指定 Acme I.T. 成員的雲端使用者新增至 AcmeGroup ,因此將該使用者授權為機組管理員。

-

新授權的機組管理員會在 AcmeComp 區間中,依下列順序建立下列專用基礎架構資源:

-

Exadata 基礎架構資源名稱為 AcmeInfrastructure 。

-

指定新建立之 Exadata 基礎架構的自治式 Exadata VM 叢集 (AVMC) 為 PocAVMC 。

注意:對於 Oracle Public Cloud 部署,請使用 AcmeVCN 和 AcmeSubnet 作為其 VCN 和子網路。

-

AcmeComp 區間中名為 PocACD 的自治式容器資料庫 (ACD),指定 PocAVMC 作為其基礎資源。

-

AcmeComp 區間中名為 PocADB 的自治式 AI 資料庫,指定 PocACD 作為其基礎資源。

-

步驟 1. 建立 OCI IAM 元件

在此步驟中,Acme Company 雲端租用戶的安全管理員為資源隔離建立下列 OCI IAM 元件:

-

AcmeComp 區間。

若要執行此步驟,安全管理員需依照 Oracle Cloud Infrastructure 文件中管理區間的指示,使用 Oracle Cloud 主控台建立區間。按照這些指示,安全管理員會將租用戶的根區間指定為 AcmeComp 區間的父項區間。

-

AcmeGroup 群組。

若要執行此步驟,安全性管理員需依照 Oracle Cloud Infrastructure 文件中管理群組的指示,使用 Oracle Cloud 主控台建立群組。

-

AcmeCompPolicy 原則

若要執行此步驟,安全性管理員需依照 Oracle Cloud Infrastructure 文件中管理原則的指示,使用 Oracle Cloud 主控台建立原則。

注意:除了建立必要的原則敘述句之外,在此範例中,安全管理員也會建立 "USE tag-namespaces" 原則敘述句,以允許群組成員將現有的標記指派給他們建立的資源。為了允許群組成員建立標記並使用現有標記,安全性管理員將改為建立 "MANAGE tag-namespaces" 原則敘述句。

依照下列指示建立 AcmeCompPolicy 時,安全性管理員:

-

在按一下建立原則之前,將側邊功能表中的區間設定為 AcmeComp。

-

根據其部署平台新增下列任一「原則敘述句」:

-

Oracle Public Cloud 部署項目:

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的 cloud-exadata-infrastructs

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的 cloud-autonomous-vmclusters

-

允許 AcmeGroup 群組使用 AcmeComp 區間中的虛擬網路系列

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的自治式容器資料庫

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的自治式資料庫

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的自治式備份

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的 instance-family

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的度量

-

允許 AcmeGroup 群組檢查 AcmeComp 區間中的工作要求

-

允許 AcmeGroup 群組使用 AcmeComp 區間中的標記命名空間

-

-

Exadata Cloud@Customer 部署:

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的 exadata-infrastructures

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的 autonomous-vmclusters

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的自治式容器資料庫

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的自治式資料庫

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的自治式備份

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的 instance-family

-

允許 AcmeGroup 群組管理 AcmeComp 區間中的度量

-

允許 AcmeGroup 群組檢查 AcmeComp 區間中的工作要求

-

允許 AcmeGroup 群組使用 AcmeComp 區間中的標記命名空間

-

-

-

步驟 2. 建立 VCN 和子網路

套用至: 僅限 Oracle Public Cloud

僅限 Oracle Public Cloud

在此步驟中,Acme I.T. 或 Acme 的網路管理員會在 AcmeComp 區間中建立 AcmeVCN VCN 與 AcmeSubnet 子網路。

若要執行此步驟,Acme I.T. 會先與 Acme I.T. 部門的網路確認,以保留不會與公司內部部署網路衝突的 CIDR IP 位址範圍。(否則,VCN 會與內部部署網路發生衝突,而無法設定 IPSec VPN。) 保留的範圍是 CIDR 10.0.0.0/16。

接著,Acme I.T. 會調適 Oracle Cloud Infrastructure 文件中 Scenario B:Private Subnet with a VPN 的指示,使用 Oracle Cloud 主控台建立 VCN、子網路和其他網路資源。

在此範例中, AcmeVCN 中的兩個 (2) 子網路將使用下列 CIDR 區塊:

-

AcmeSubnet 的 10.0.10.0/24 (專用子網路)

-

AppSubnet 的 10.0.100.0/24 (公用子網路)

調適這些指示時,Acme I.T. 會手動建立安全清單 (而非使用預設安全清單) 來隔離和區隔安全規則,進而讓網路管理變得更簡單。這些安全清單如下:

-

AcmeSeclist : AcmeSubnet 的基本安全清單。建立 AcmeSubnet 子網路時會使用它。

-

AppSeclist : AppSubnet 的基本安全清單。建立 AppSubnet 子網路時會使用它。

如需 AVMC 傳入和傳出需求的詳細資訊,請參閱佈建自治式 Exadata VM 叢集的需求。

AcmeSeclist 中的安全規則

以下是 AcmeSeclist 中建立的傳入規則:

| 無狀態 | 來源 | IP 協定 | 來源連接埠範圍 | 目的地連接埠範圍 | 類型和代碼 | Allows - 允許 |

|---|---|---|---|---|---|---|

| 編號 | 10.0.10.0/24 | ICMP | 全部 | 全部 | 全部 | ICMP 流量 - 全部 |

| 編號 | 10.0.10.0/24 | TCP | 全部 | 全部 | 連接埠的 TCP 流量:全部 | |

| 編號 | 10.0.100.0/24 | TCP | 全部 | 1521 | 連接埠的 TCP 流量:1521 Oracle Net | |

| 編號 | 10.0.100.0/24 | TCP | 全部 | 2484 | 連接埠的 TCPS 流量:2484 Oracle Net | |

| 編號 | 10.0.100.0/24 | TCP | 全部 | 6200 | 連接埠:6200 的 ONS/FAN | |

| 編號 | 10.0.100.0/24 | TCP | 全部 | 443 | 連接埠的 HTTPS 流量:443 |

以下是 AcmeSeclist 中建立的傳出規則:

| 無狀態 | 目的地 | IP 協定 | 來源連接埠範圍 | 目的地連接埠範圍 | 類型和代碼 | Allows - 允許 |

|---|---|---|---|---|---|---|

| 編號 | 10.0.10.0/24 | ICMP | 全部 | 全部 | 全部 | DevVMSubnet 內的所有 ICMP 流量 |

| 編號 | 10.0.10.0/24 | TCP | 全部 | 全部 | DevVMSubnet 內的所有 TCP 流量 |

AppSeclist 中的安全規則

以下是 AppSeclist 中建立的傳入規則:

| 無狀態 | 來源 | IP 協定 | 來源連接埠範圍 | 目的地連接埠範圍 | 類型和代碼 | Allows - 允許 |

|---|---|---|---|---|---|---|

| 編號 | 0.0.0.0/0 | TCP | 全部 | 22 | 全部 | 以下連接埠的 SSH 流量:22 |

注意:建議您將安全規則中的 0.0.0.0/0 變更為已核准的 CIDR 範圍 /IP 位址清單。

以下是 AppSeclist 中建立的傳出規則:

| 無狀態 | 目的地 | IP 協定 | 來源連接埠範圍 | 目的地連接埠範圍 | 類型和代碼 | Allows - 允許 |

|---|---|---|---|---|---|---|

| 編號 | 10.0.10.0/24 | TCP | 全部 | 1521 | ||

| 編號 | 10.0.10.0/24 | TCP | 全部 | 2484 | ||

| 編號 | 10.0.10.0/24 | TCP | 全部 | 443 | ||

| 編號 | 10.0.10.0/24 | TCP | 全部 | 6200 |

步驟 3。指定運輸隊伍管理員

在此步驟中,安全性管理員會將指定 Acme I.T. 成員的雲端使用者新增至 AcmeGroup 。

若要執行此步驟,安全性管理員需遵循 Oracle Cloud Infrastructure 文件中管理使用者的指示,使用 Oracle Cloud 主控台將使用者新增至群組。

步驟 4。建立自治式 AI 資料庫資源

在此步驟中,機組管理員依下列順序在 AcmeComp 區間中建立下列專用基礎架構資源:

-

Exadata 基礎架構

在此步驟中,機組管理員需依照建立 Exadata 基礎架構資源中的指示建立名稱為 AcmeInfrastructure 的 Exadata 基礎架構資源。

-

自治式 Exadata VM 叢集

在此步驟中,機組管理員需依照建立自治式 Exadata VM 叢集中的指示建立具備下列規格的 PocAVMC ,讓所有其他屬性維持預設值。

設定 數值 AVMC 名稱 PocAVMC 基礎 Exadata 基礎架構 Acme 基礎架構 虛擬雲端網路 (VCN)

適用於: 僅限 Oracle Public Cloud

僅限 Oracle Public CloudAcmeVCN 子網路

僅適用於: Oracle Public Cloud

Oracle Public CloudAcmeSubnet -

自治式容器資料庫

在此步驟中,機組管理員遵循建立自治式容器資料庫中的指示,使用下列設定建立 PocACD ,將所有其他屬性保留為預設值。

設定 數值 ACD 名稱 PocACD 基礎 AVMC PocAVMC 容器資料庫軟件版本 最新軟體版本 (N) -

自治式 AI 資料庫

在此步驟中,機組管理員遵循建立自治式 AI 資料庫中的指示來建立 PocADB 。這些資料庫是以下列設定建立,讓所有其他屬性保持預設設定。

設定 數值 資料庫名稱 PocADB 標的 ACD PocACD 資料庫執行處理 可選擇建立自治式 AI 資料庫或適用於開發人員的自治式 AI 資料庫

專用 Exadata 基礎架構上的 Autonomous AI Database 現在已設定為開發概念應用程式的快速驗證。