注意:

- 此教學課程需要存取 Oracle Cloud。若要註冊免費帳戶,請參閱開始使用 Oracle Cloud Infrastructure Free Tier 。

- 它會使用 Oracle Cloud Infrastructure 證明資料、租用戶及區間的範例值。完成實驗室時,請將這些值替代為您雲端環境特定的值。

設定 Oracle Identity Cloud Service 與 CyberArk 之間的同盟和使用者佈建

簡介

公司使用身分識別提供者 (通常稱為 IDP) 來管理使用者 / 群組、其登入 / 密碼,以及驗證使用者以存取特定資源。如果有人想要存取 oracle cloud Infrastructure (OCI) 主控台來管理 / 使用任何資源,就應該透過原生登入使用其使用者名稱與密碼登入。不過,公司可以選擇與現有的 IDP 聯合,因此員工可以使用現有的登入證明資料存取 Oracle Cloud Infrastructure (OCI) 資源,而不需要記住一組不同的證明資料。

簡而言之,Identity Federation 會將個人或實體的驗證責任委派給信任的外部群體。同盟中的每個夥伴都會扮演身分識別提供者 (IdP) 或服務提供者 (SP) 的角色。本教學課程中,CyberArk 是身分識別提供者,而 Oracle Identity Cloud Service 是服務提供者。

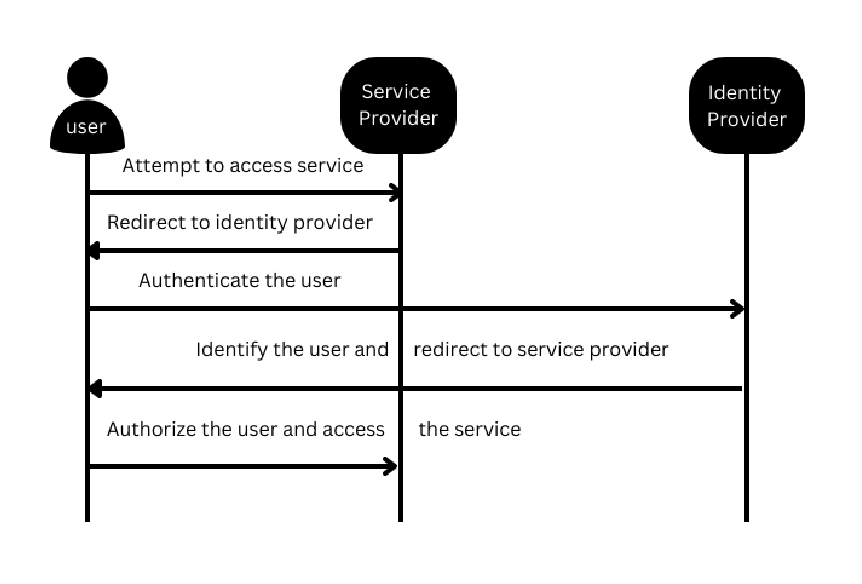

同盟流程

同盟是 SP 信任 IdP 提供之識別的位置。就技術而言,身分識別提供者提供一個安全記號,其中包含用來授權使用者及授予特定服務存取權的使用者相關資訊。

同盟流程如下。

- 使用者嘗試使用瀏覽器存取服務提供者。

- 服務提供者傳送重導要求至使用者的瀏覽器。

- 瀏覽器連線身分識別提供者和身分識別提供者會執行認證。

- 驗證成功後,服務提供者會建立一個安全記號,並將瀏覽器重新導向回服務提供者。

- 瀏覽器會存取服務提供者所提供的服務。

對象

本教學課程適用於 IT 專業人員和 OCI 安全性 / 身分管理員。

目標

本教學課程涵蓋同盟及自動使用者佈建在 CyberArk 和 Oracle Identity Cloud Service 之間的組態。

注意:由於 Oracle Identity Cloud Service 將取代為 OCI IAM 識別網域,因此同盟及自動使用者佈建的概念和組態將與本教學課程所涵蓋的概念和組態相同。不過,所有組態步驟都應該在 OCI IAM 網域主控台中執行,而且不會有個別的 Oracle Identity Cloud Service 主控台。

必要條件

- Oracle Identity Cloud Service 管理員存取權

- 存取 CyberArk 管理入口網站

作業 1:設定 CyberArk 與 Oracle Identity Cloud Service 之間的同盟

-

新增 Oracle Cloud Infrastructure Web App 樣板。

-

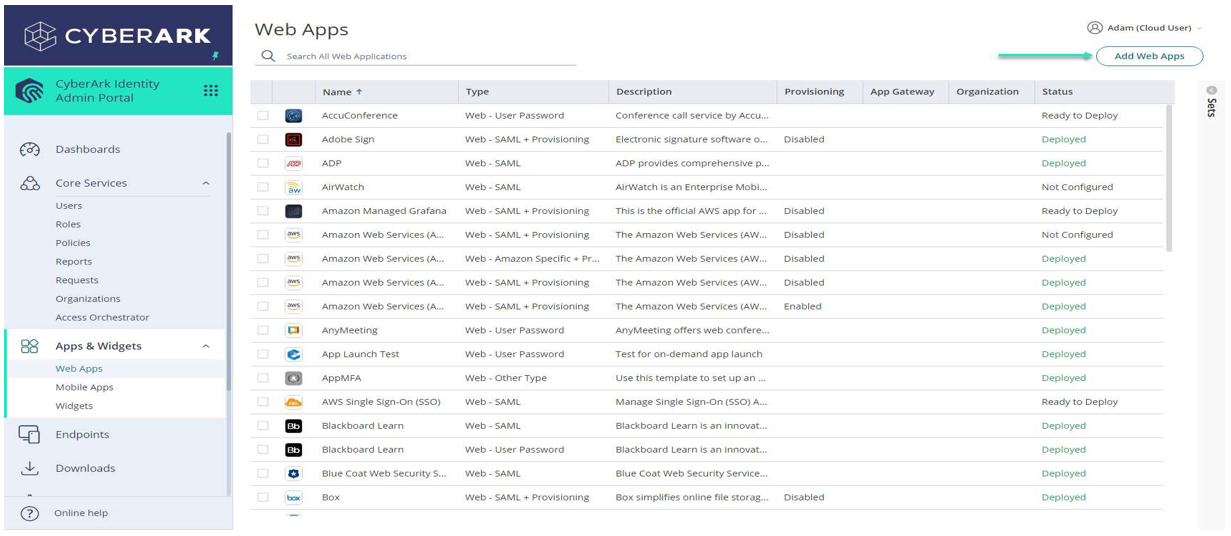

在 CyberArk 管理入口網站中,選取應用程式與小工具、 Web 應用程式,然後按一下新增 Web 應用程式。

-

在搜尋頁籤的搜尋欄位中輸入 Oracle Cloud Infrastructure ,然後按一下搜尋圖示。

-

在 Oracle Cloud Infrastructure 旁邊,按一下新增 (Add) 。

-

在新增 Web App 畫面中,按一下是進行確認。

-

按一下關閉以結束「應用程式目錄」。

-

Oracle Cloud Infrastructure 應用程式會開啟「設定值」頁面。

-

-

設定「設定值」頁面。

- 如果您要變更應用程式名稱、描述、類別及標誌,請加以設定。

-

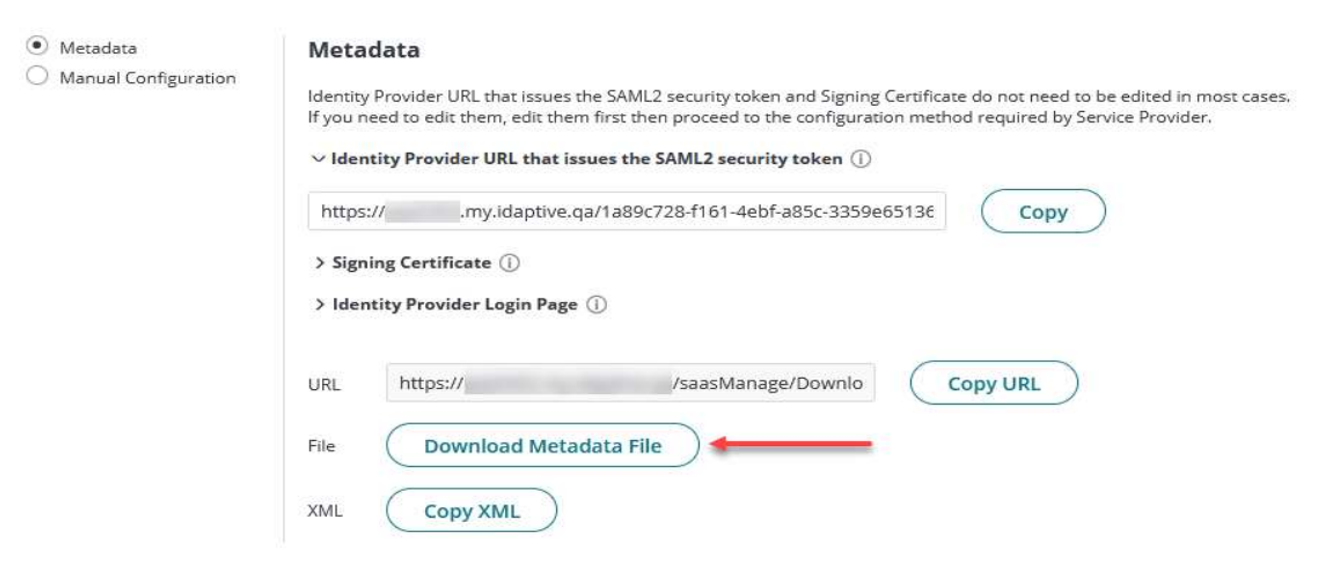

配置「信任」頁面。

-

在識別提供者組態區段中,選取描述資料,然後按一下下載描述資料檔案來下載 IDP 描述資料。當您設定 Oracle Cloud Infrastructure 中的 SAML 整合時,之後就會使用此檔案。

-

視需要設定您的身分識別提供者 URL 以發出 SAML2 安全性權杖和簽署憑證。您的 SAML 服務提供者會要求您以特定方法傳送 IDP 組態值。選擇方法,然後依照指示進行。

-

-

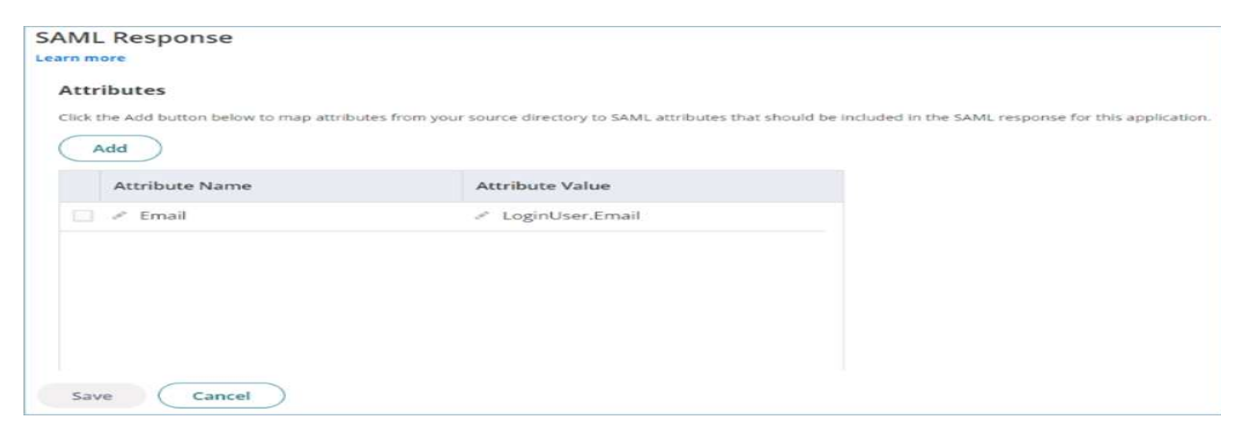

設定「SAML 回應」頁面。

-

新增電子郵件屬性,如下方影像所示。

-

-

配置「權限」頁面。

- 選取要指定應用程式的使用者和群組。

-

複查與儲存。

-

登入 Oracle Identity Cloud Service 主控台,並前往同盟底下的身分識別提供者。新增 IDP 並輸入下列詳細資訊。

- 名稱:輸入「身分識別提供者」的名稱。

- 描述:輸入身分識別提供者的相關資訊。

- 圖示:按一下以上傳代表 IDP 的圖示。圖示的大小必須是 48X48 像素,且背景為透明。支援的檔案類型為 png、jpg 和 jpeg。

-

在設定 IDP 頁籤中設定下列詳細資訊,然後按一下下一步。

- 匯入識別提供描述資料:按一下即可匯入描述資料來設定 IDP 的同盟。

- 描述資料:按一下上傳。選取包含您想要匯入之 IDP 描述資料的

.xml檔案。 - 簽章雜湊演算法:簽署 SAML 訊息至 IDP 時,請選取 SHA-1 或 SHA-256 雜湊演算法。

- 包括簽署憑證:選取此核取方塊即可包括 Oracle Identity Cloud Service 簽署憑證 (內含已傳送至 IDP 的簽署 SAML 訊息)。如果您不想包含簽署憑證,請將它取消選取。

-

在「對應」屬性頁籤中新增下列詳細資訊。

- 身分識別提供者使用者屬性:設定 SAML 宣告中的唯一使用者 ID。如果您選取「名稱 ID」,Oracle Identity Cloud Service 就會根據宣告中主體 NameID 的值來比對使用者。如果您選取 SAML 屬性,就必須在宣告中輸入屬性的名稱,然後根據 SAML 屬性的值比對使用者。

- Oracle Identity Cloud Service 使用者屬性:選取 Oracle Identity Cloud Service 中將符合 IDP 之 SAML 宣告中收到之使用者識別屬性的使用者識別屬性。

- 要求的 NameID 格式:請選取 Oracle Identity Cloud Service 在傳送至 IDP 的 SAML 認證要求中指定的 NameID 格式。如果您不想指定格式,請將其保留為「未要求格式」。

-

匯出服務提供者描述資料以供日後使用。同時使用相同的服務提供者描述資料來完成 CyberArk 的組態。

-

在測試 IDP 頁籤中,按一下測試登入以測試 IDP 的組態設定值,然後按一下下一步。

-

在啟用窗格中,按一下啟用 IDP 以啟用 IDP,然後按一下完成。

-

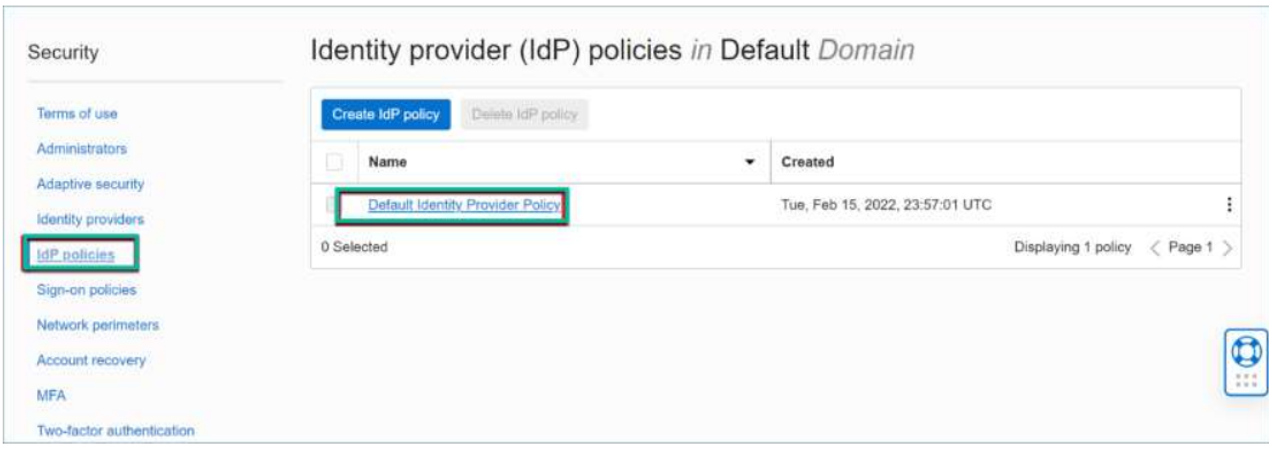

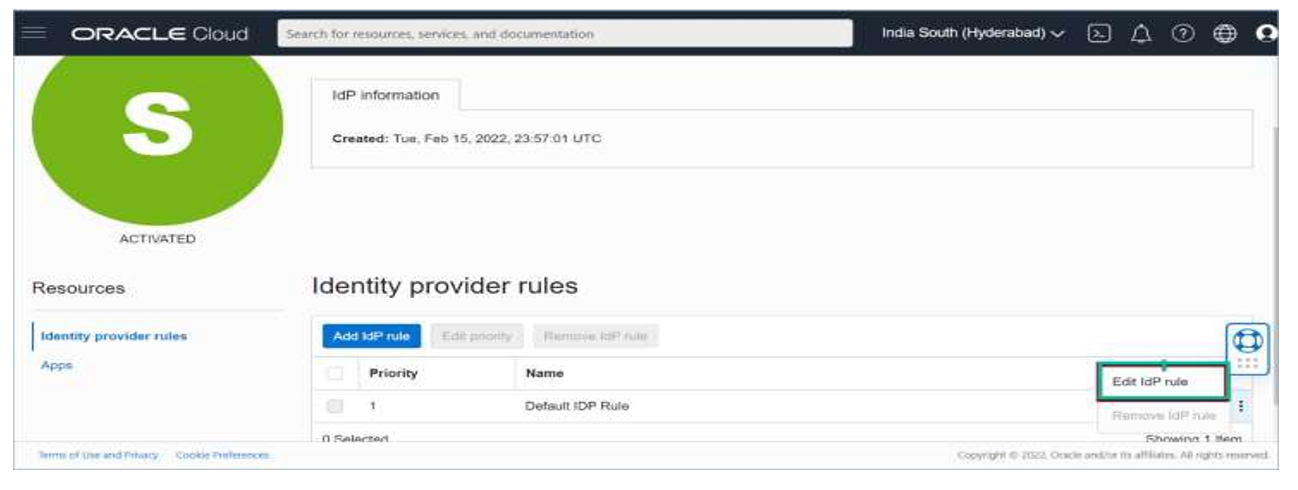

啟用 IDP 之後,請前往 IDP 原則,選取「預設身分識別提供者原則」。

-

按一下編輯 IDP 規則,並在「指定身分識別提供者」清單的先前步驟中加入啟用的身分識別提供者名稱,然後加以儲存。此使用者可選擇使用 CyberArk 證明資料登入 OCI 環境。

作業 2:啟用從 CyberArk 佈建至 Oracle Identity Cloud Service 的 SCIM 使用者

-

在 Oracle Identity Cloud Service 底下建立機密應用程式、具備下列組態詳細資訊的應用程式,然後儲存從屬端 ID 和從屬端加密密碼供未來使用。

- 提供機密應用程式的名稱。

- 在下一個畫面中,選取立即將此應用程式設定為從屬端選項。

- 從可用的授權類型清單中,選取從屬端證明資料授權類型。

- 按一下下方的「新增」按鈕,授予從屬端存取 Identity Cloud Service 管理 API 。選取「使用者管理員 App 角色」,然後按一下新增。

- 按一下下一步。

- 在「資源」頁標上,請勿更新任何項目,然後按一下下一步。

- 在「授權」頁籤中,請勿更新任何項目,然後按一下完成。

- 會隨即出現訊息,說明使用從屬端證明資料新增的應用程式。請將「從屬端 ID」和「從屬端密碼」記下來。

-

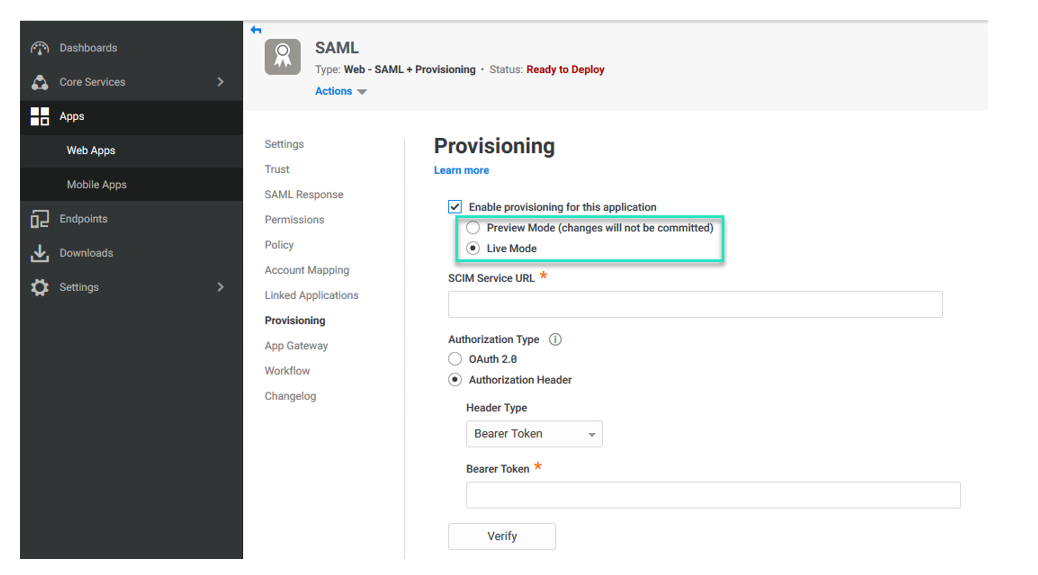

在 CyberArk 應用程式的「佈建」頁籤底下設定下列詳細資訊。

-

在「管理入口網站」中,前往已部署應用程式的「啟動設定」頁面。

-

選取「啟用此應用程式的佈建」。

-

選取即時模式。

-

輸入 SCIM 服務 URL 的服務提供者的 SCIM URL。

-

選取「授權」標頭作為「授權」類型。

-

選取作為 Bearer 的表頭類型,並將您的存取權杖 (以 ClientID:Clientsecret 的基準編碼值) 貼到 Bearer 權杖欄位中。

-

驗證連線。

-

驗證成功之後,您便可以佈建使用者和群組。

錯誤與疑難排解

-

授權類型為 "Oauth 2.0",使用者必須使用三方流程驗證證明資料。由於存取權杖預設只有效 1 小時,因此每當使用者登出階段作業時,系統都會在下次登入時要求他們重新驗證佈建組態。這不符合自動使用者佈建的需求。因此,不建議使用此授權類型。

-

問題:當您使用「授權類型」作為「授權標頭」(如使用者啟動設定階段作業中所述) 並提供使用者時,會顯示下列錯誤訊息無法驗證使用者證明資料。

解決方案:檢查

/GetServiceProviderConfigAPI 呼叫 (用來取得支援的綱要和端點相關資訊) 是否因未授權的錯誤而失敗,並透過下列組態旗標手動新增綱要和版本。此外,使用者端點呼叫有區分大小寫,而且處理 "users" 和 "Users" 端點的方式不同,因此請再新增一次組態以免變更大小寫。Generic SAML_doNotChangeSCIMURLCase.OCI = true Generic SAML_ScimVersion.OCI = v2 Generic SAML_Schemas_User.OCI (user schema )

相關連結

確認

作者 - Ranjini Rajendran (資深雲端工程師)

其他學習資源

探索 docs.oracle.com/learn 的其他實驗室,或者存取更多 Oracle Learning YouTube 頻道上的免費學習內容。此外,請瀏覽 education.oracle.com/learning-explorer 以成為 Oracle Learning 檔案總管。

如需產品文件,請造訪 Oracle Help Center 。

Configure federation and user provisioning between Oracle Identity Cloud Service and CyberArk

F80211-01

April 2023

Copyright © 2023, Oracle and/or its affiliates.