附註:

- 此教學課程需要存取 Oracle Cloud。若要註冊免費帳戶,請參閱開始使用 Oracle Cloud Infrastructure Free Tier 。

- 它使用 Oracle Cloud Infrastructure 憑證、租用戶及區間的範例值。完成實驗室時,請將這些值取代為您雲端環境特有的值。

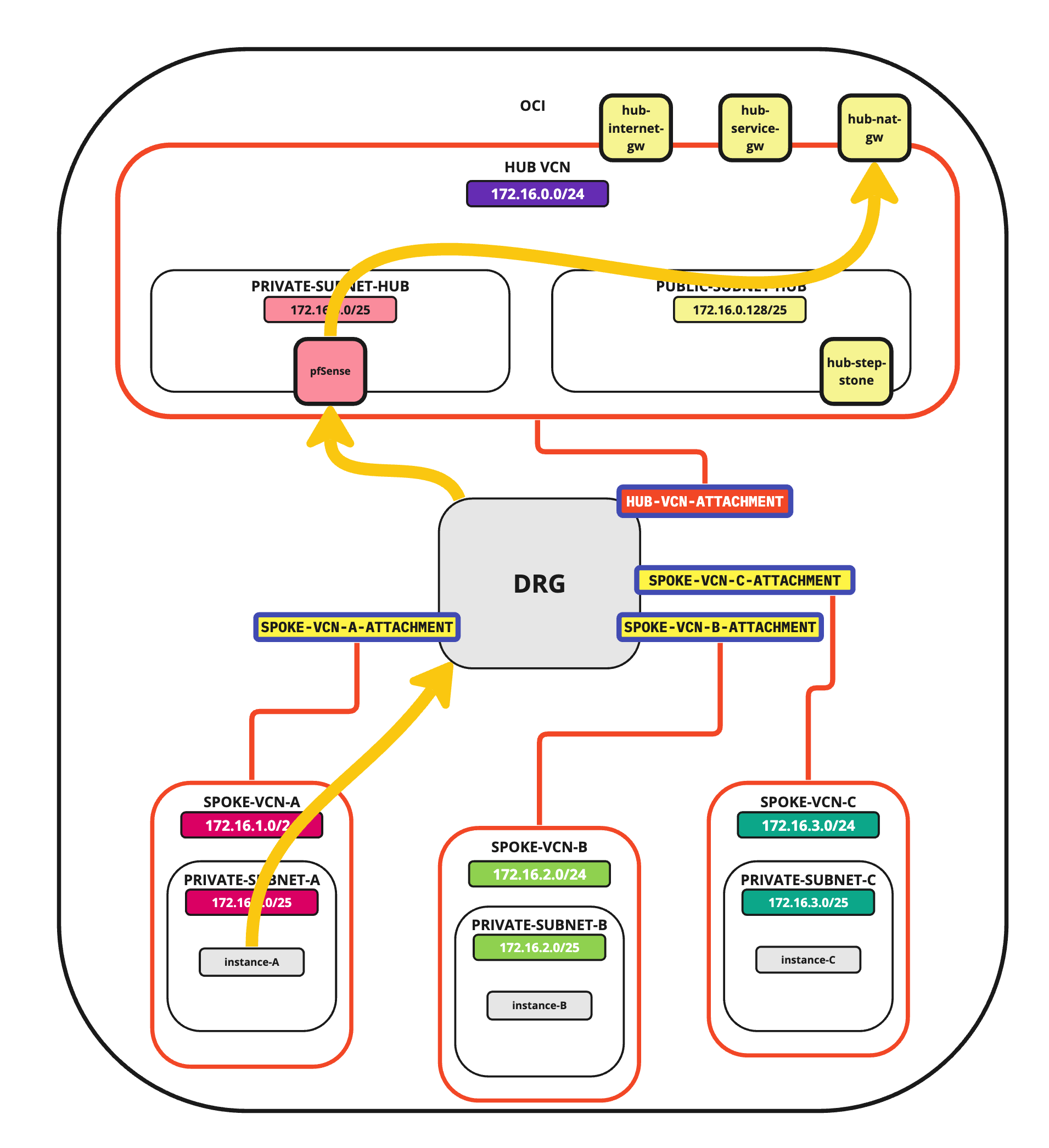

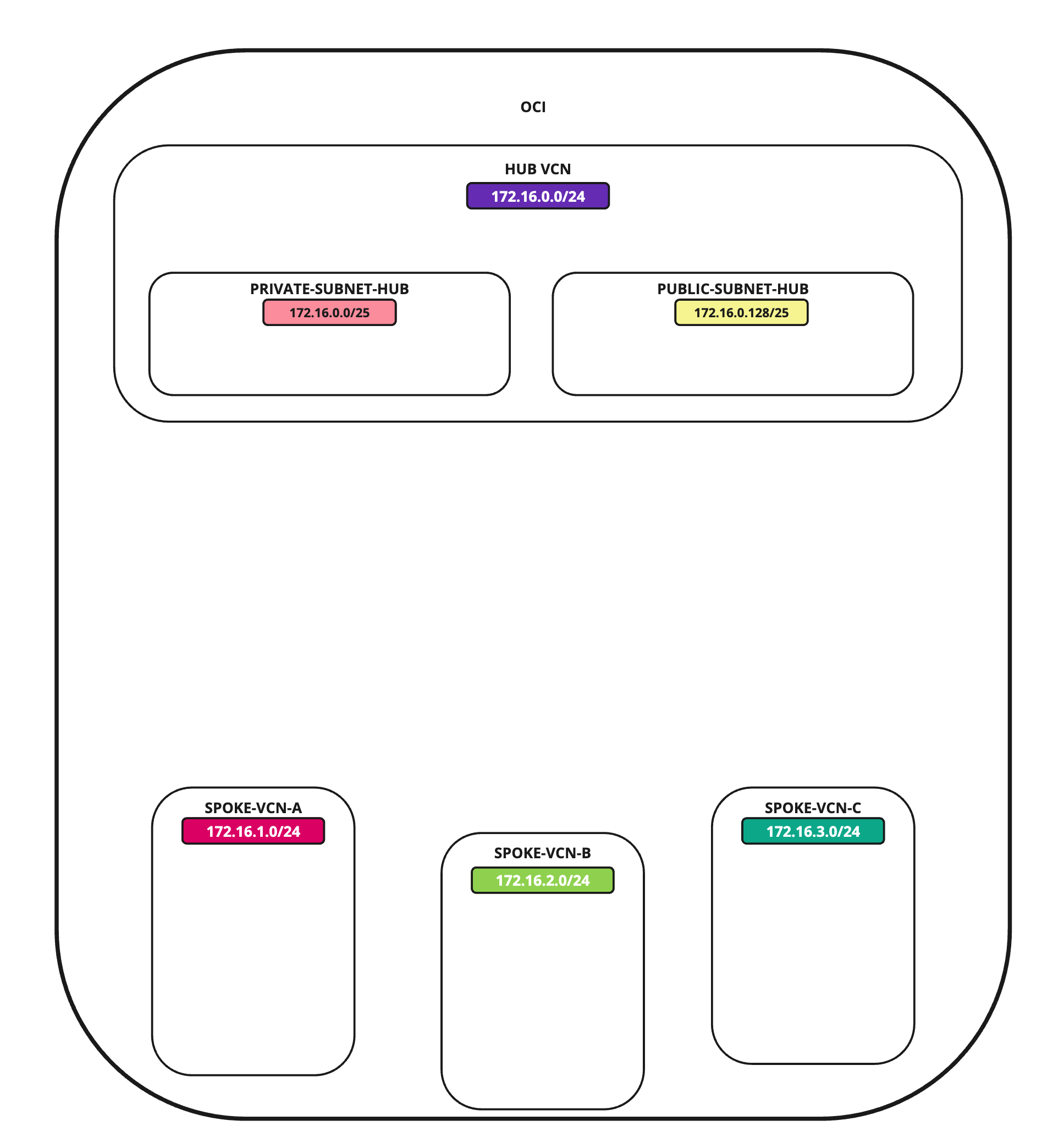

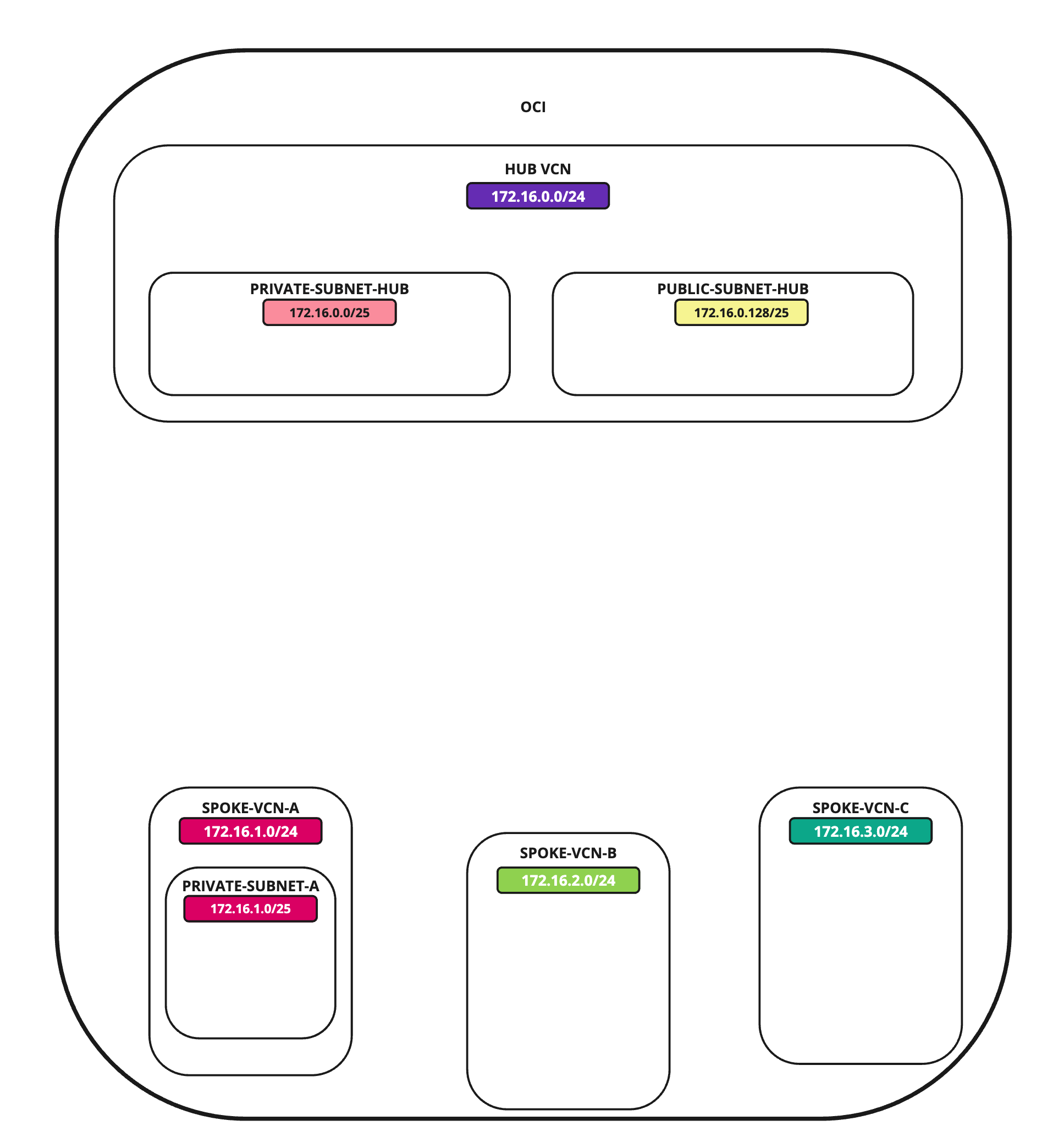

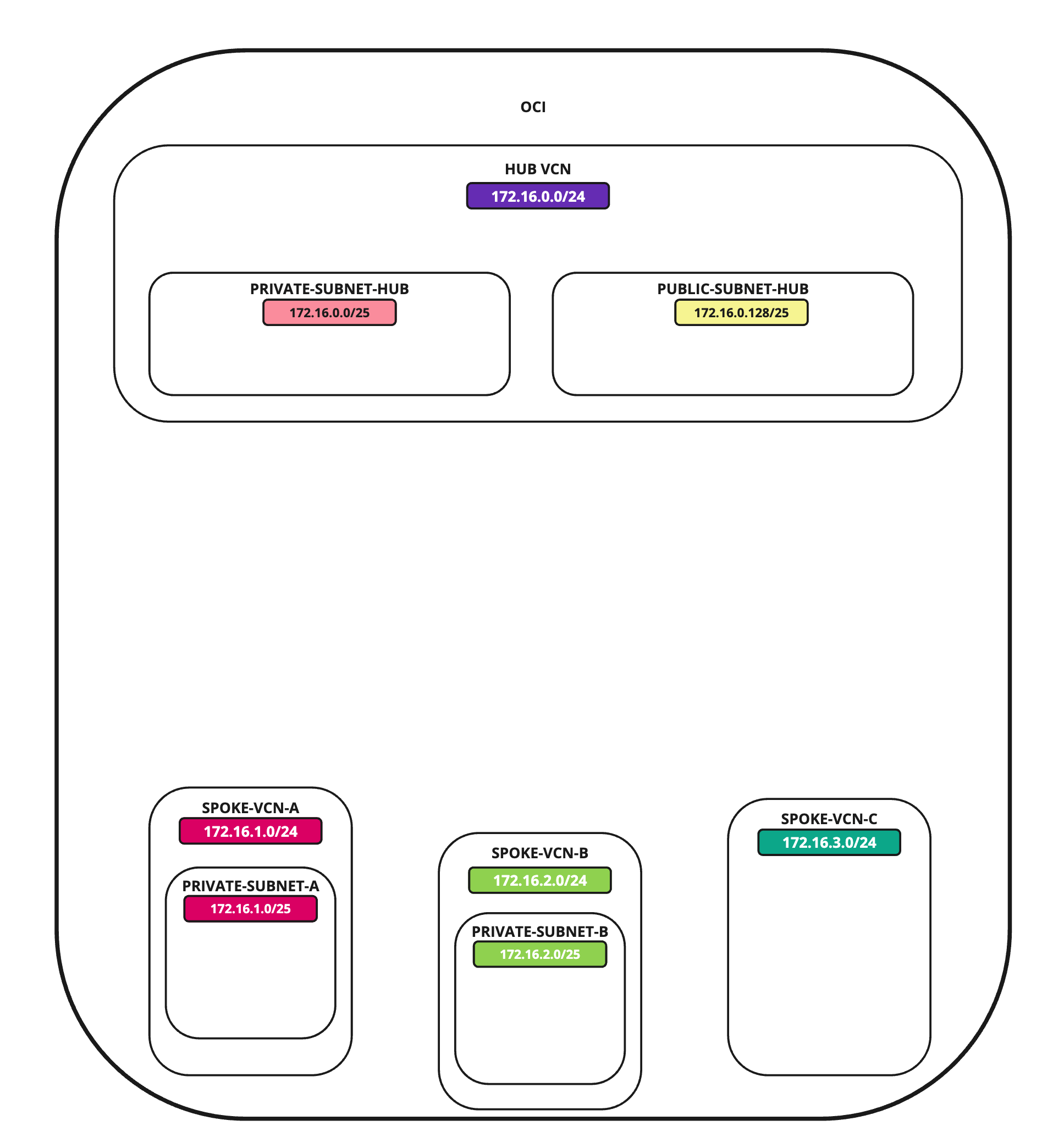

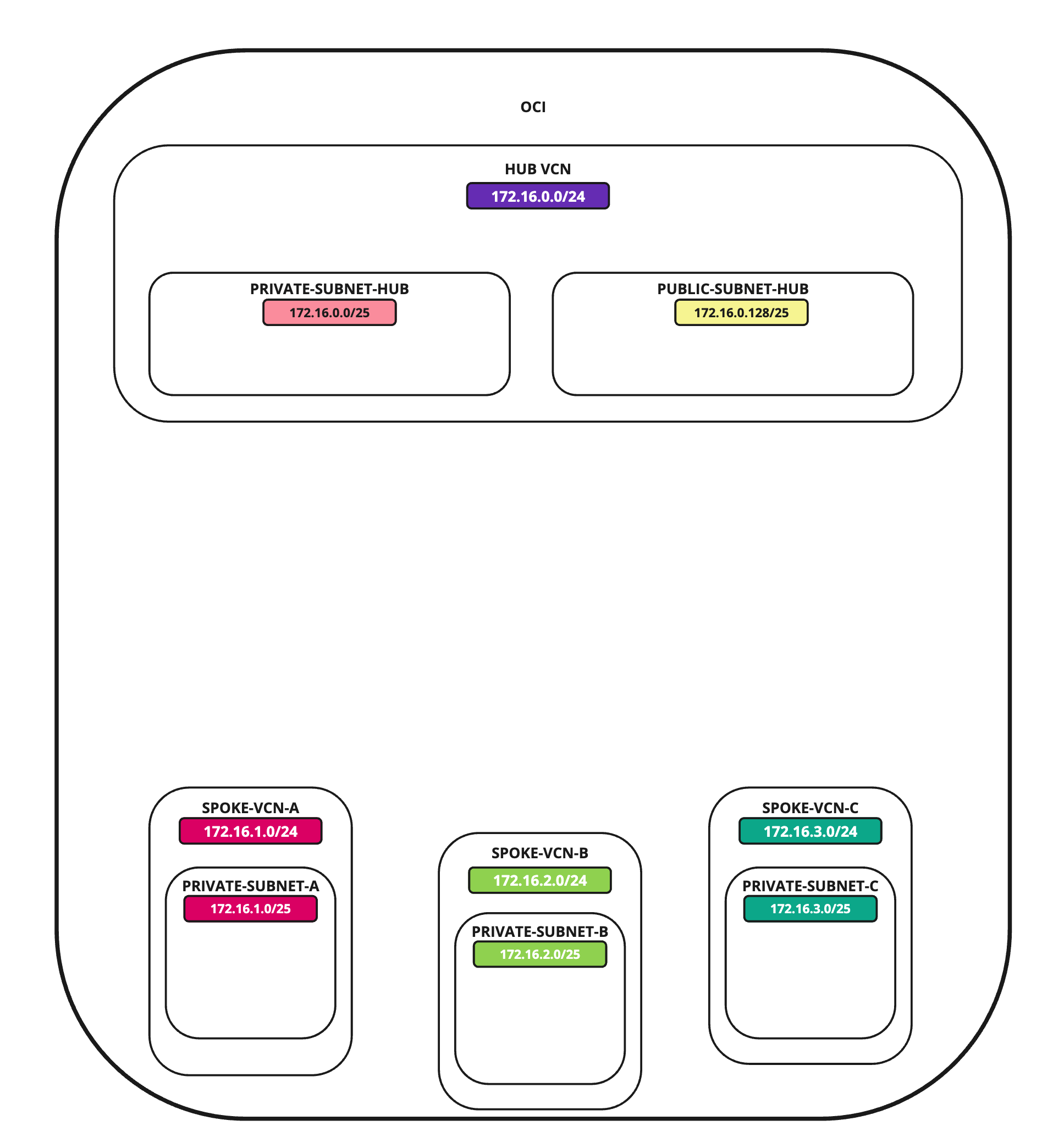

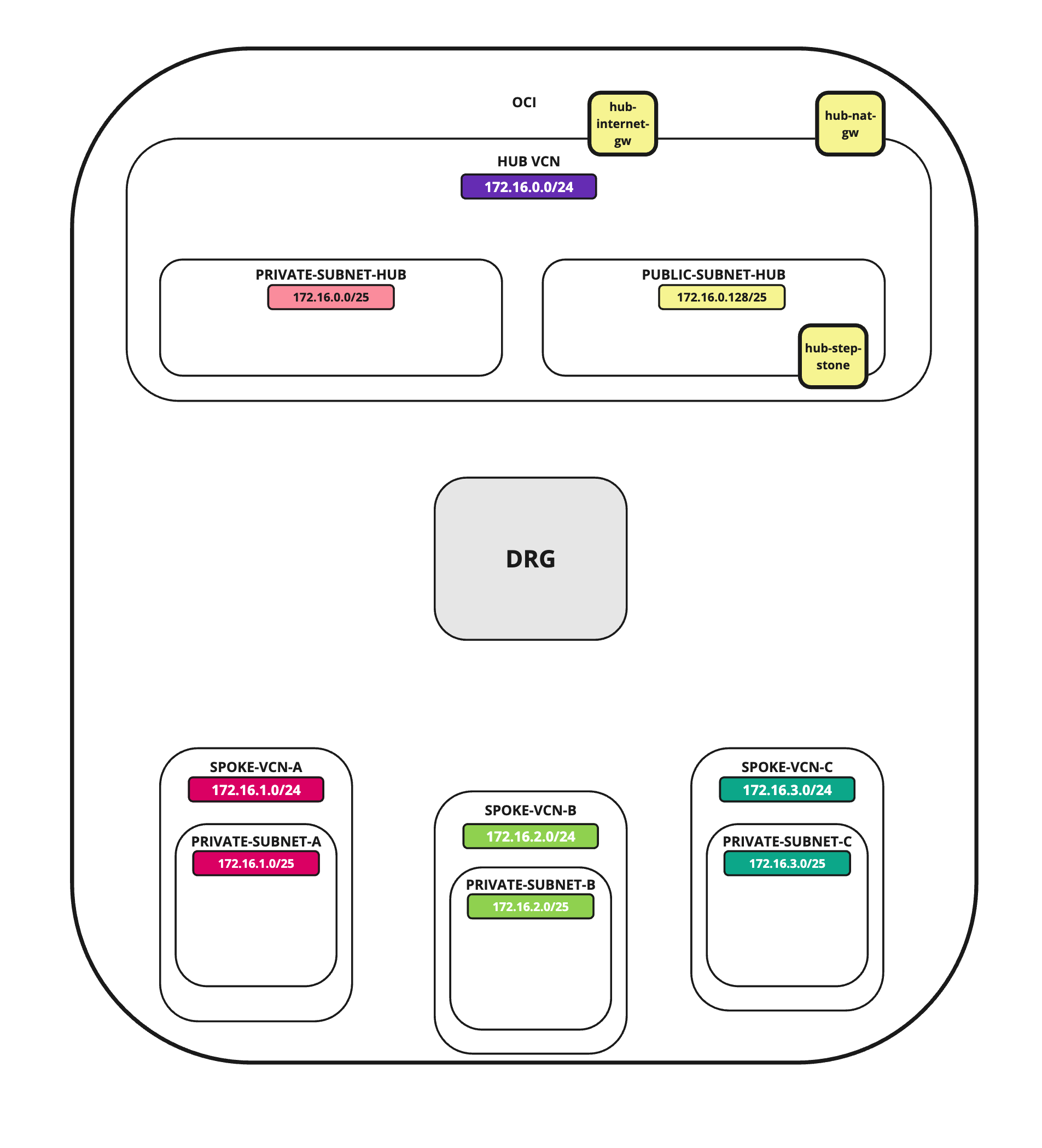

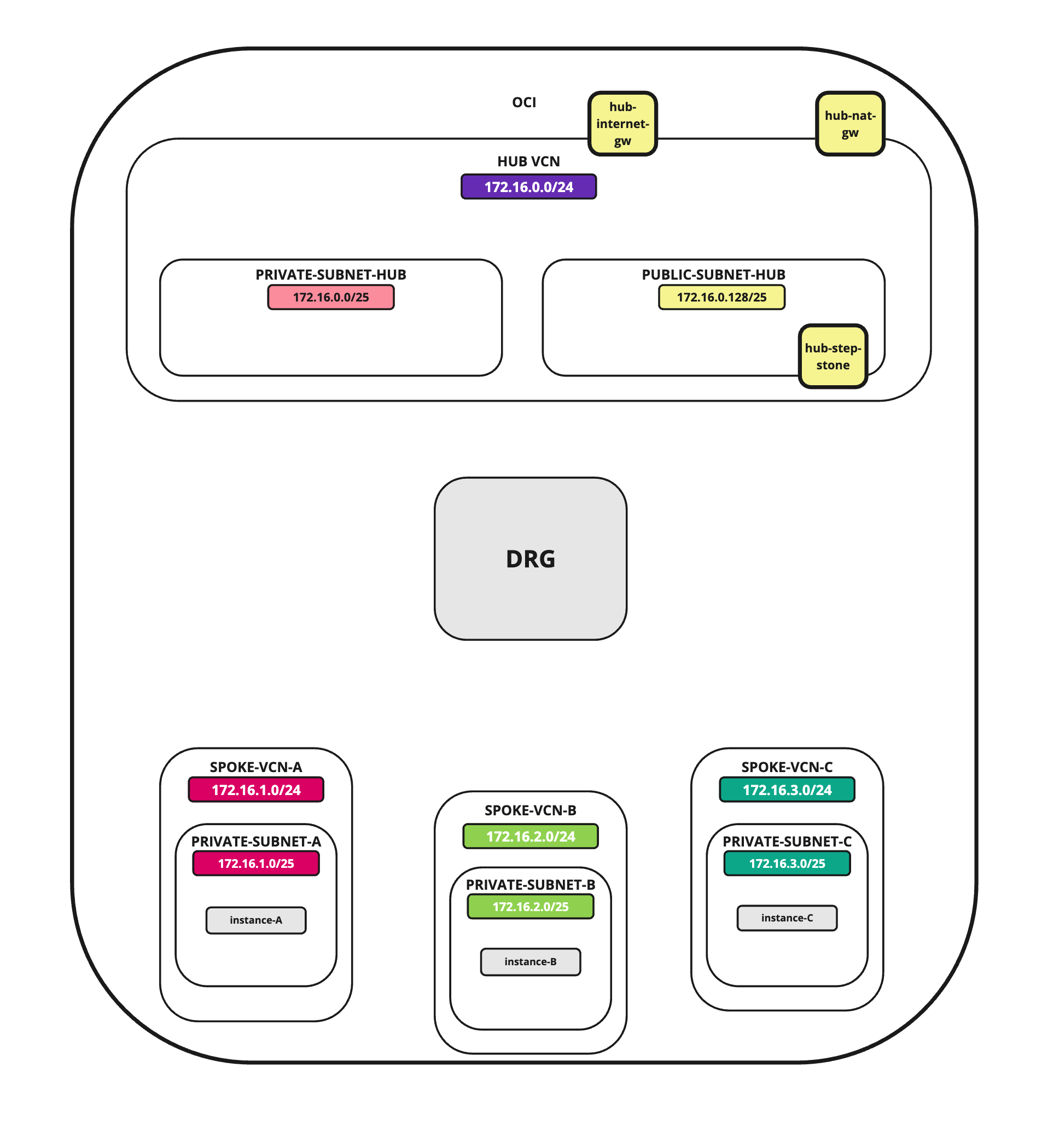

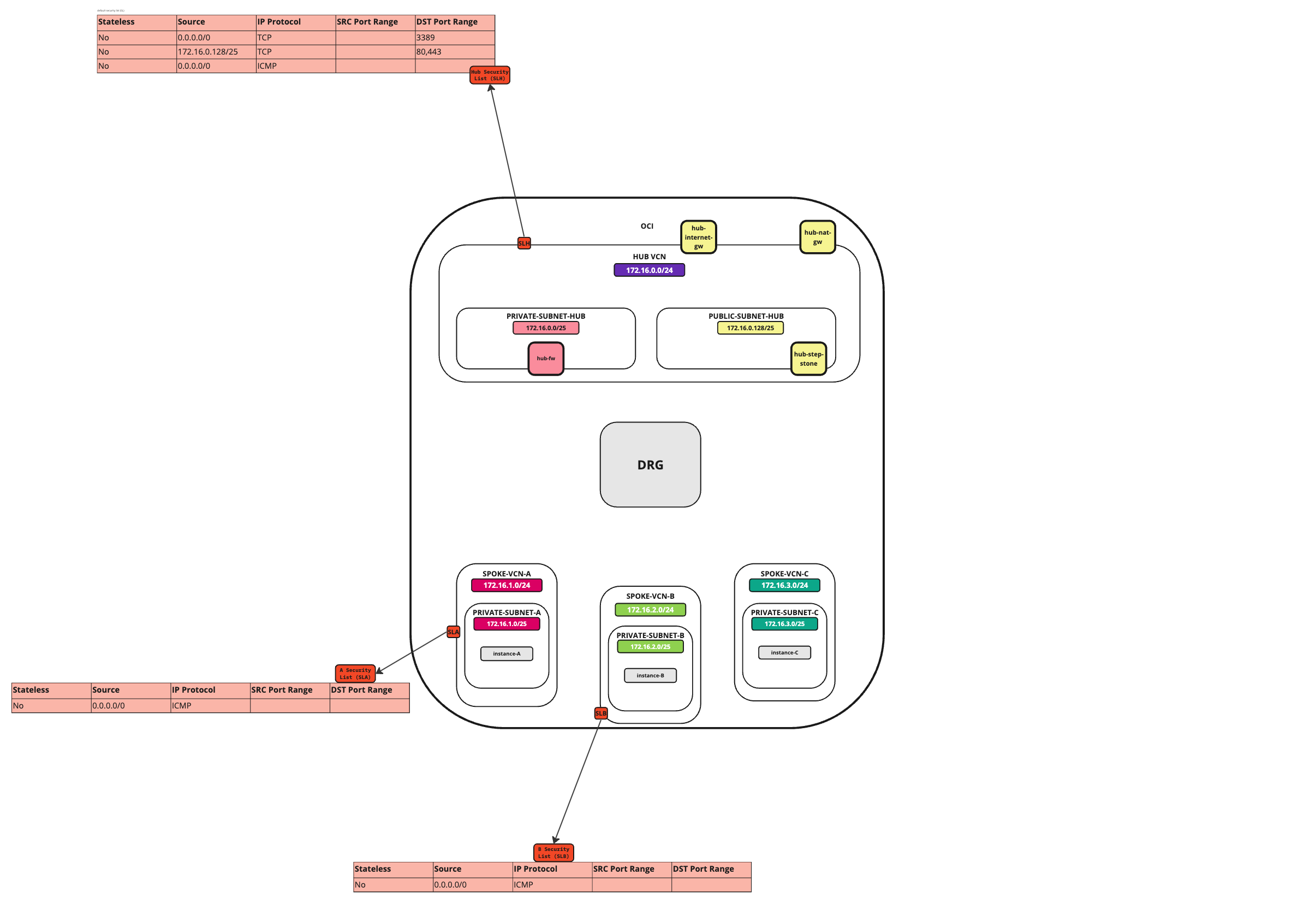

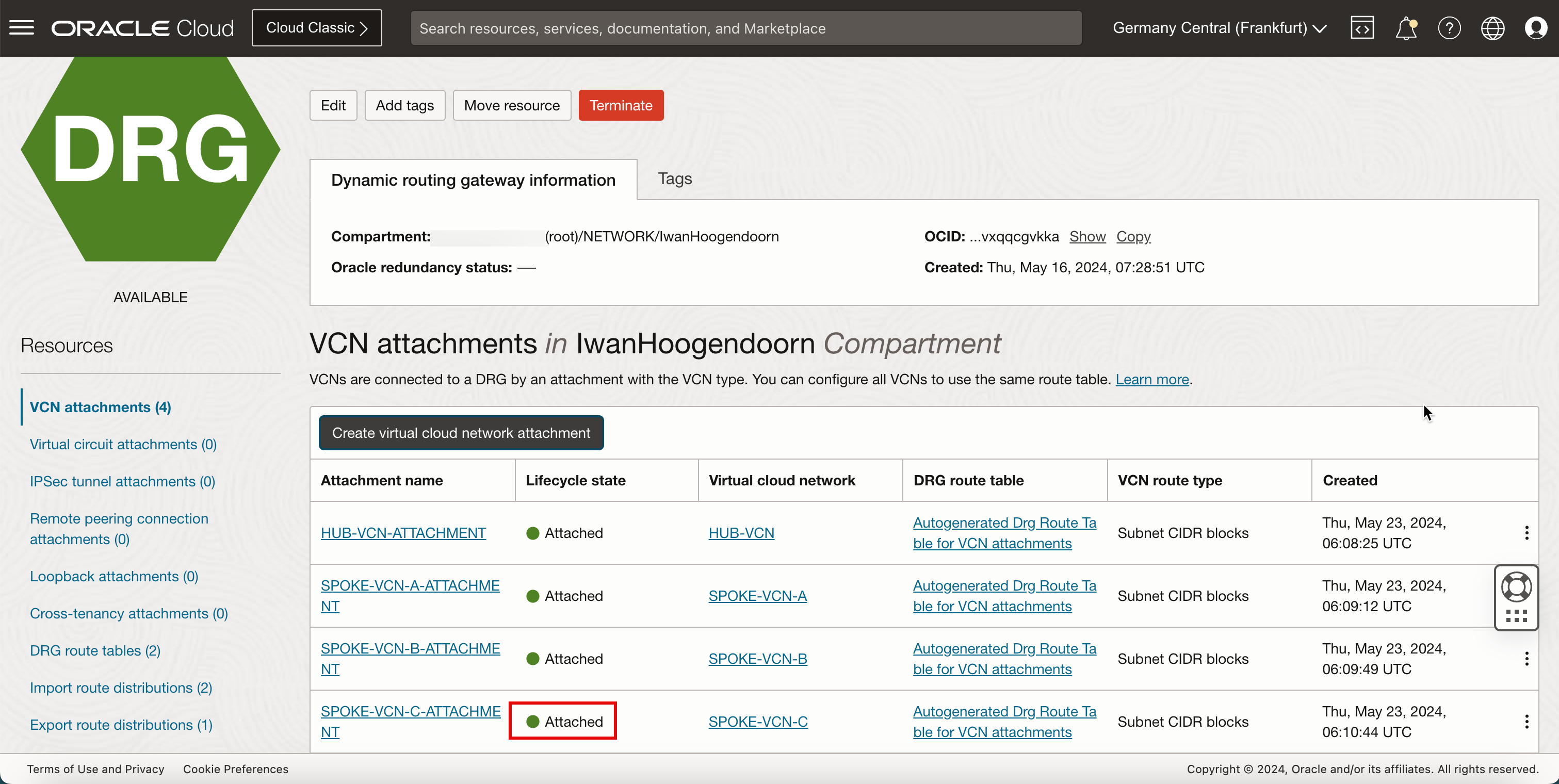

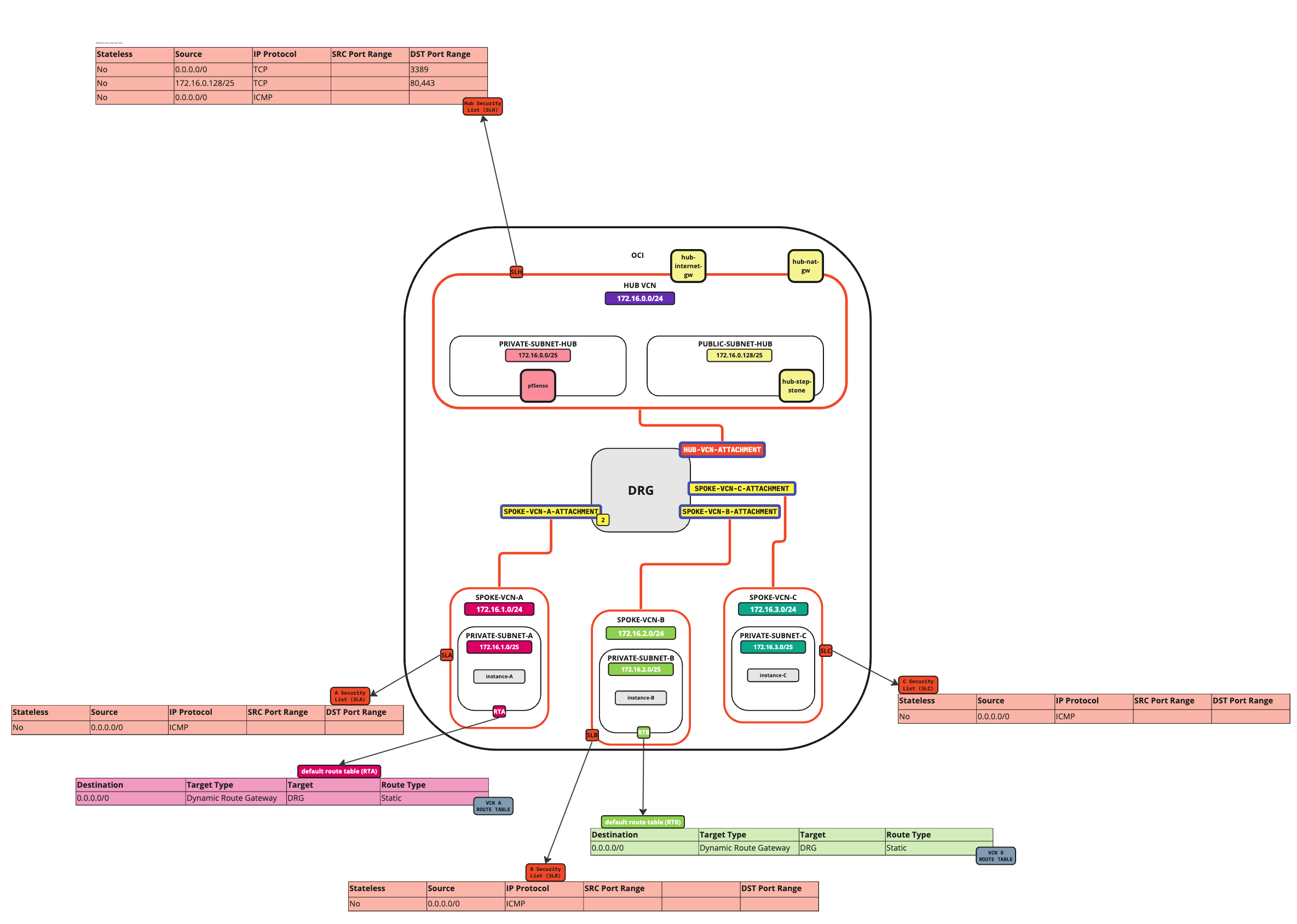

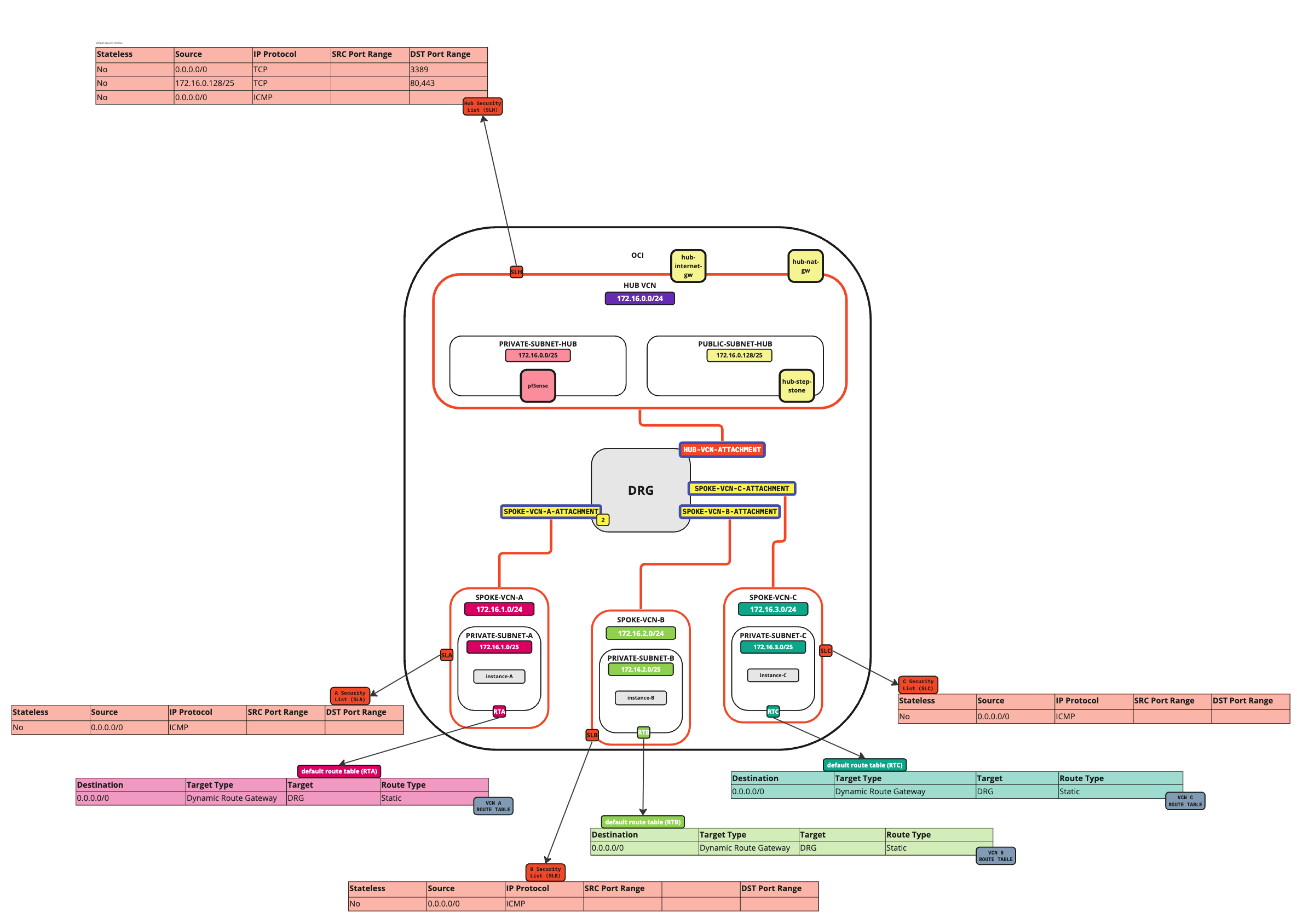

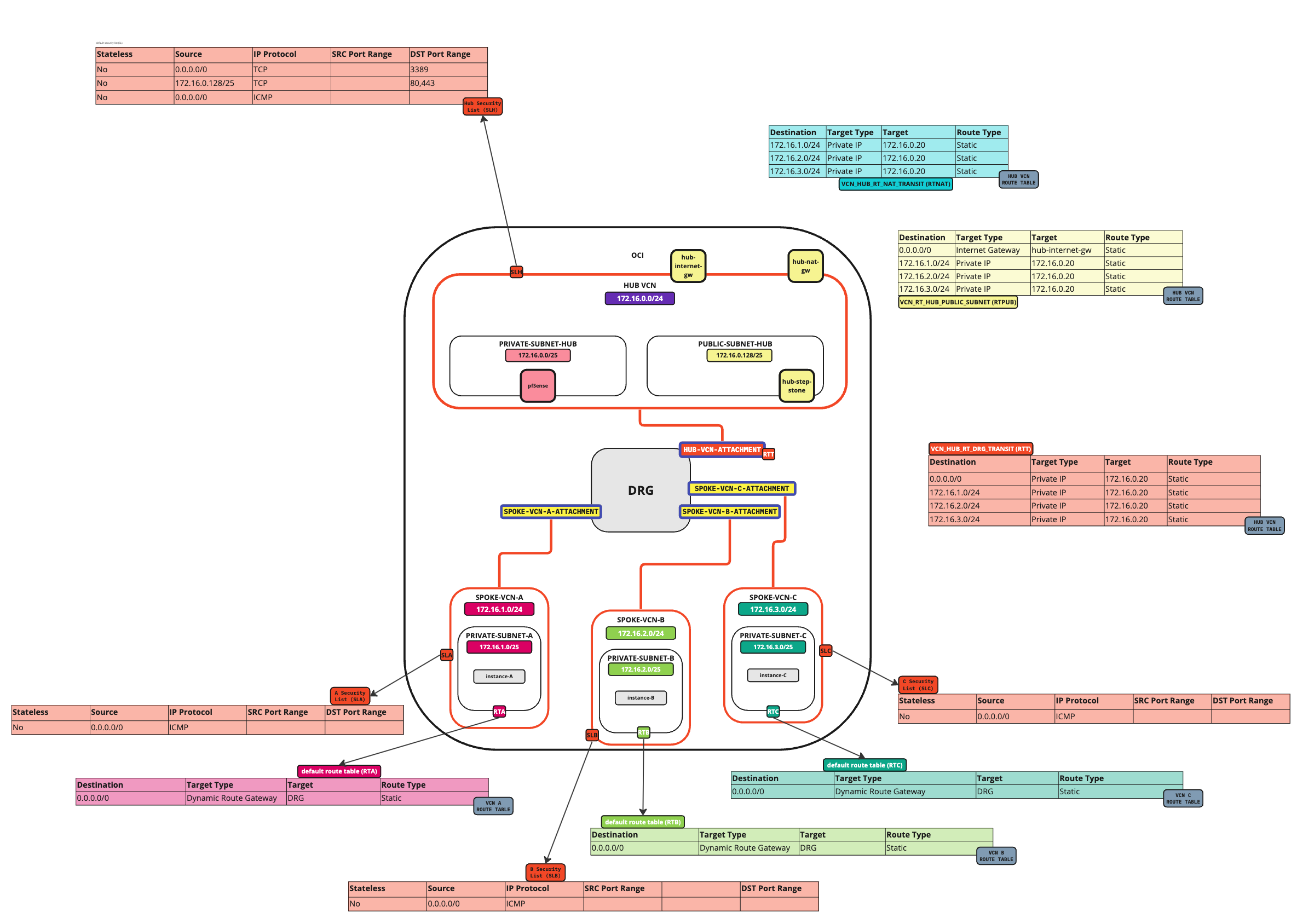

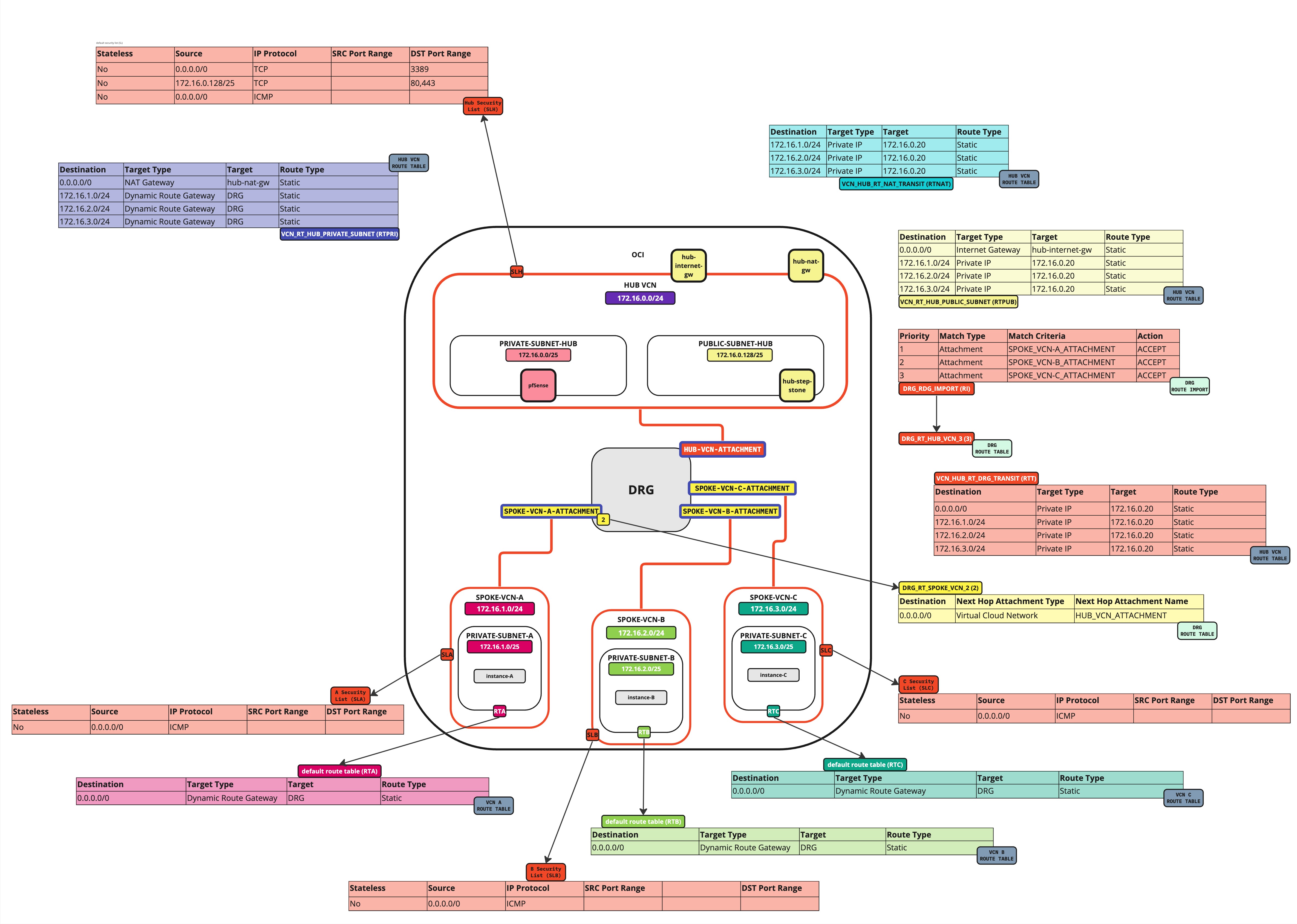

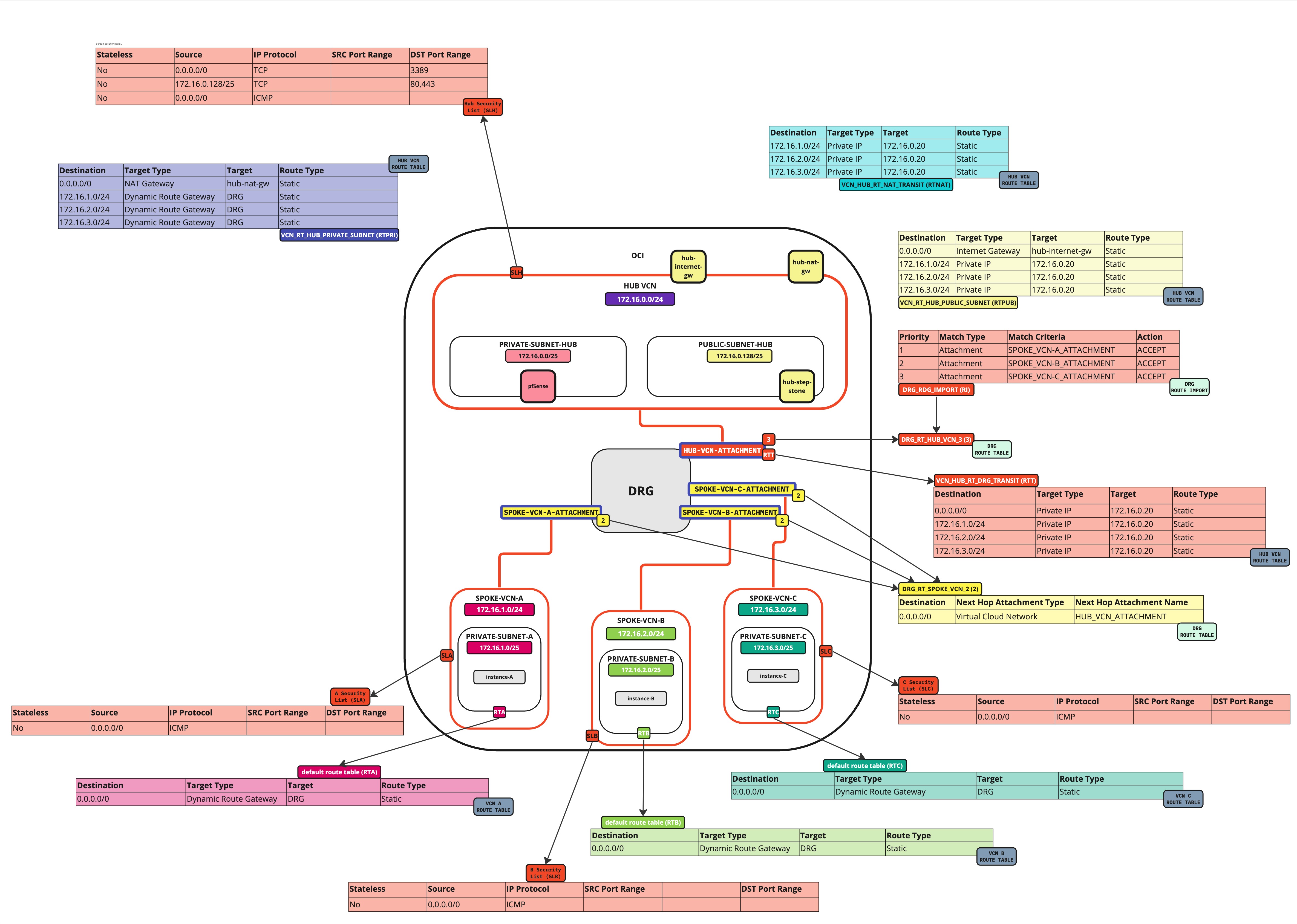

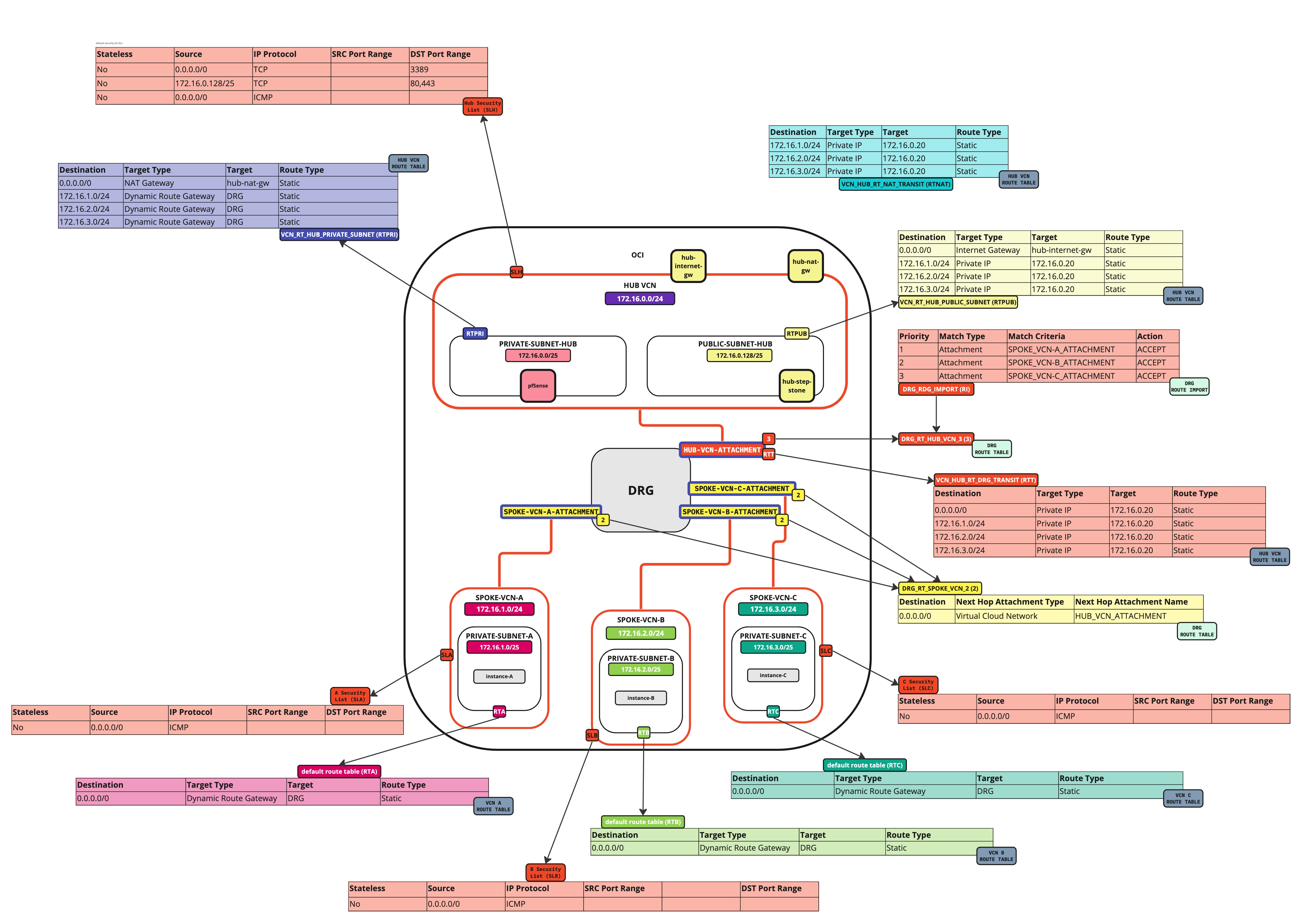

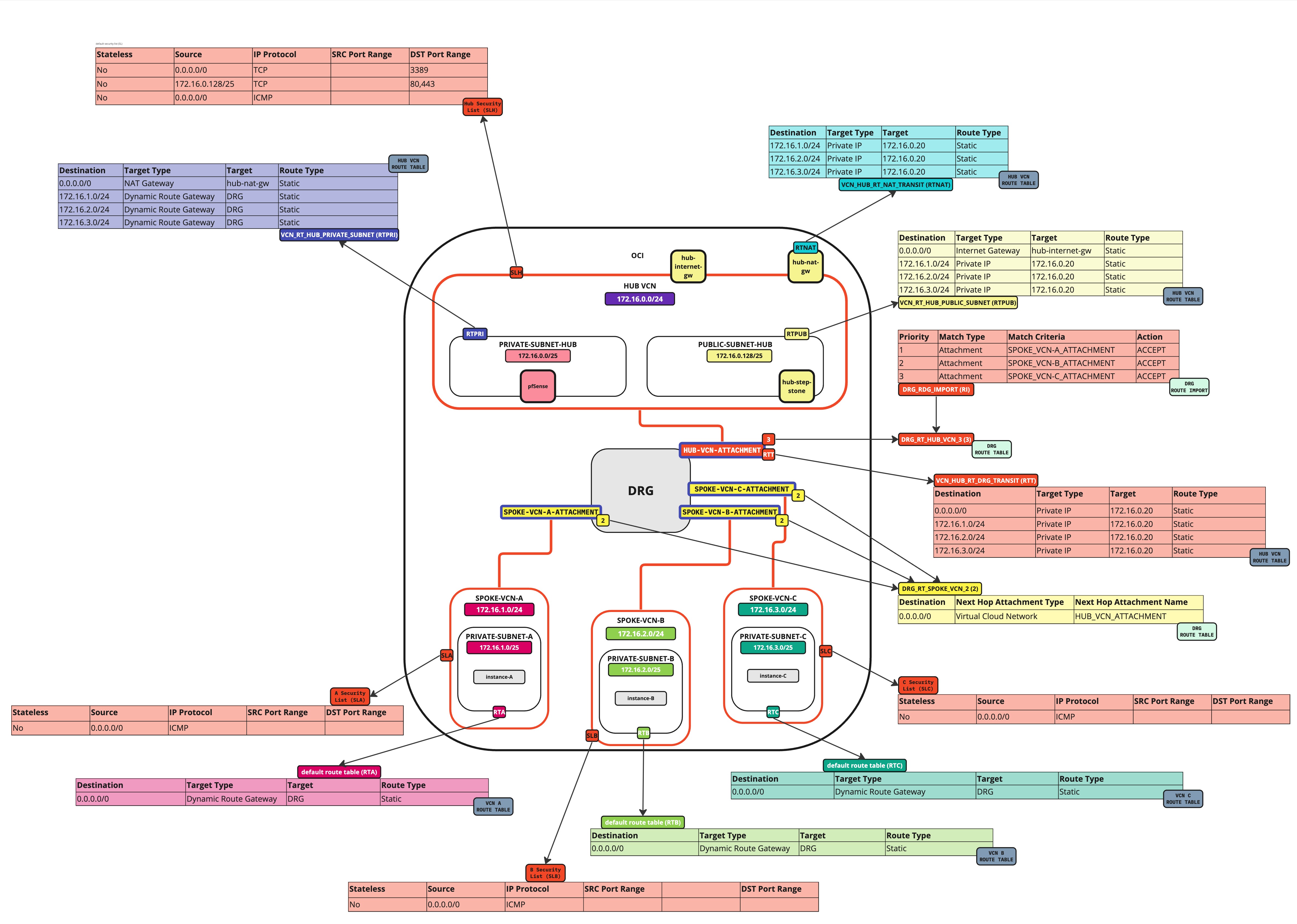

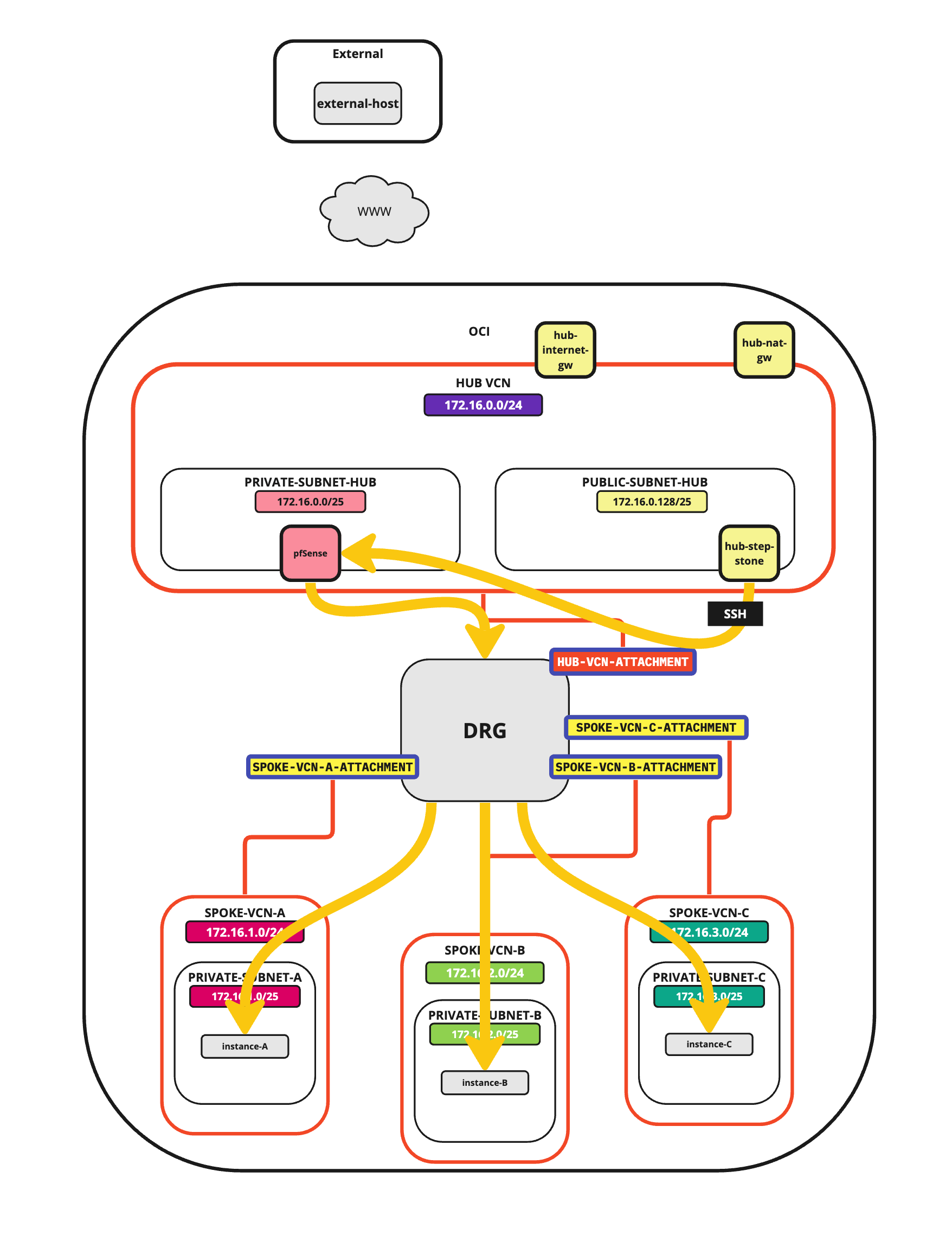

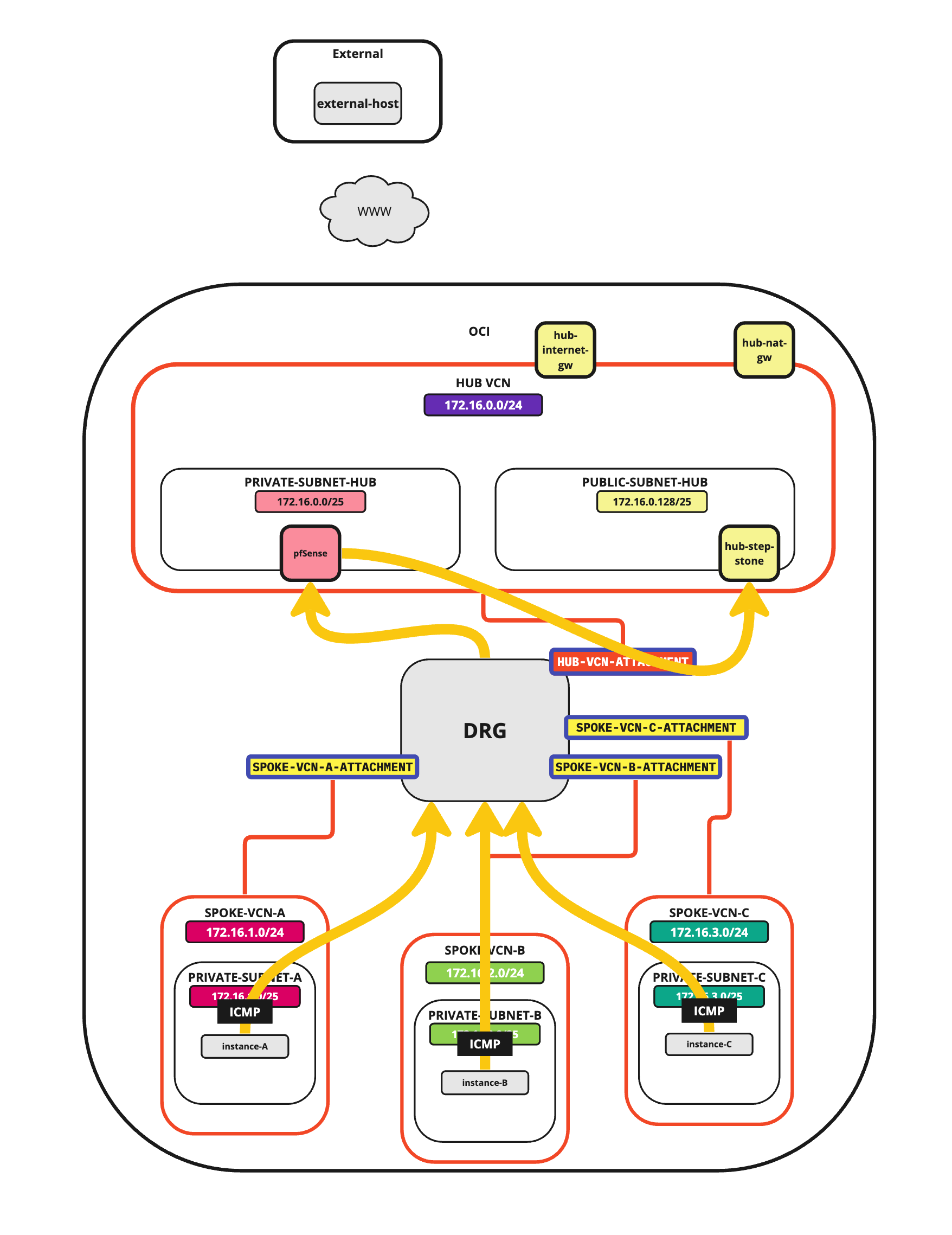

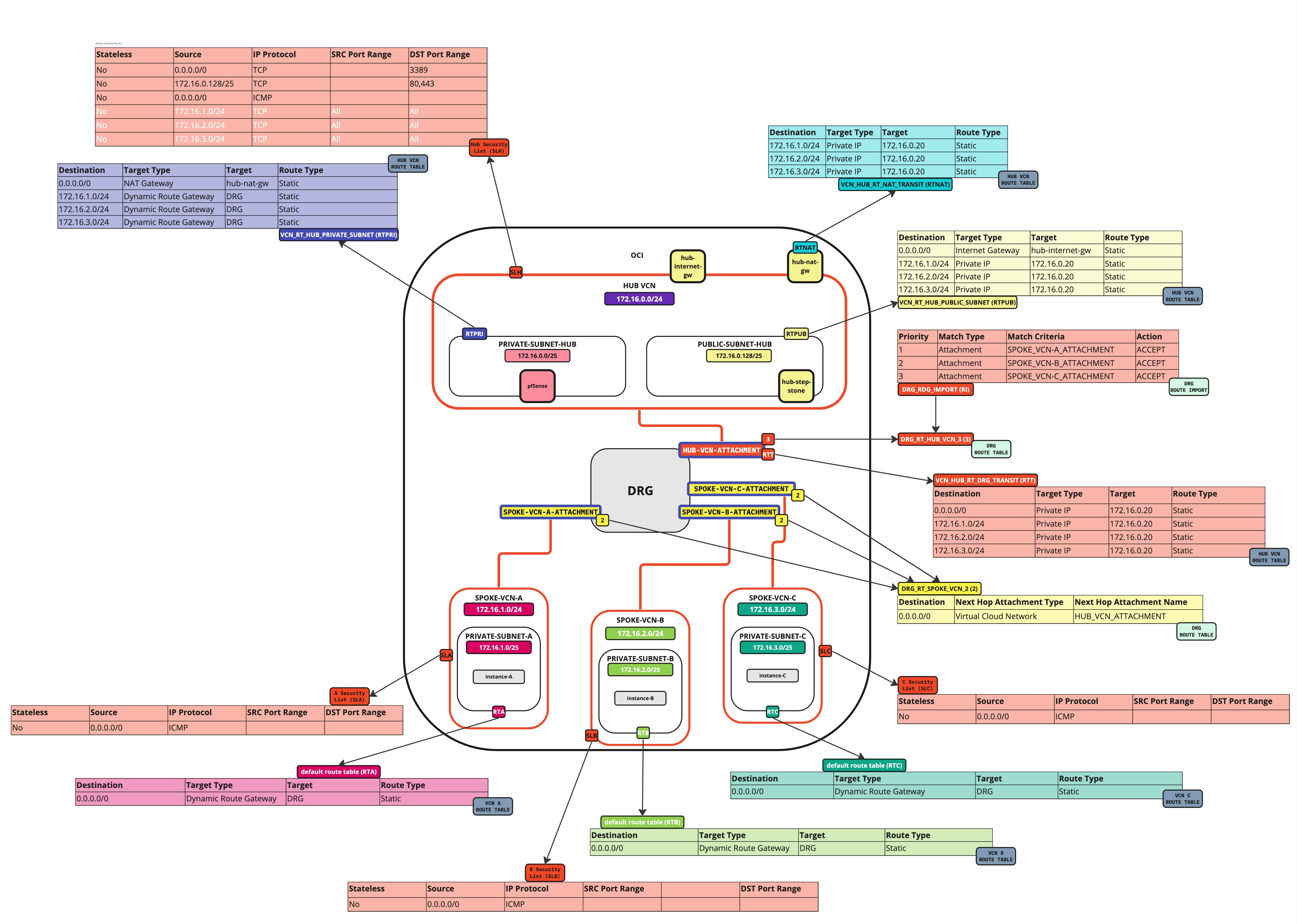

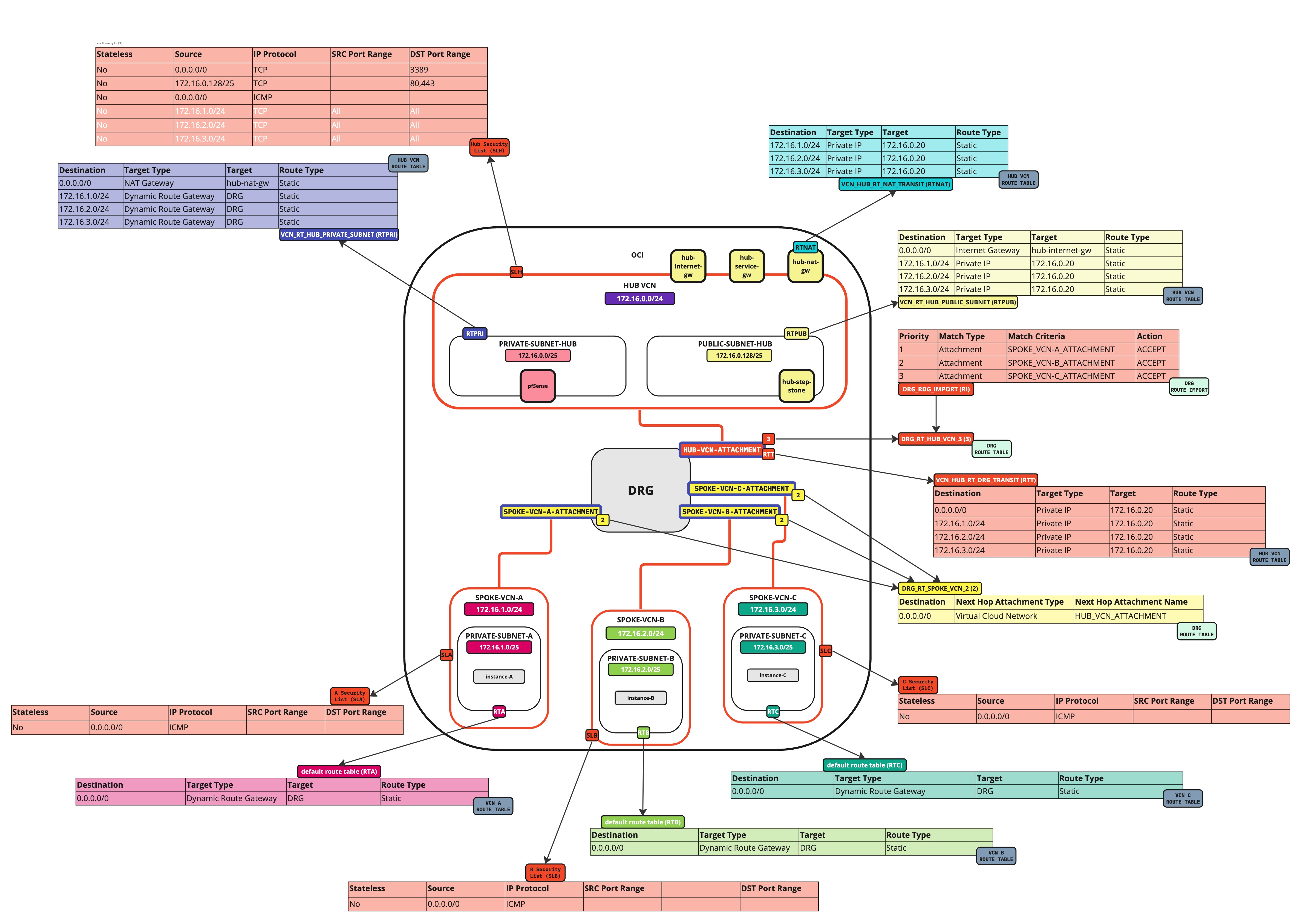

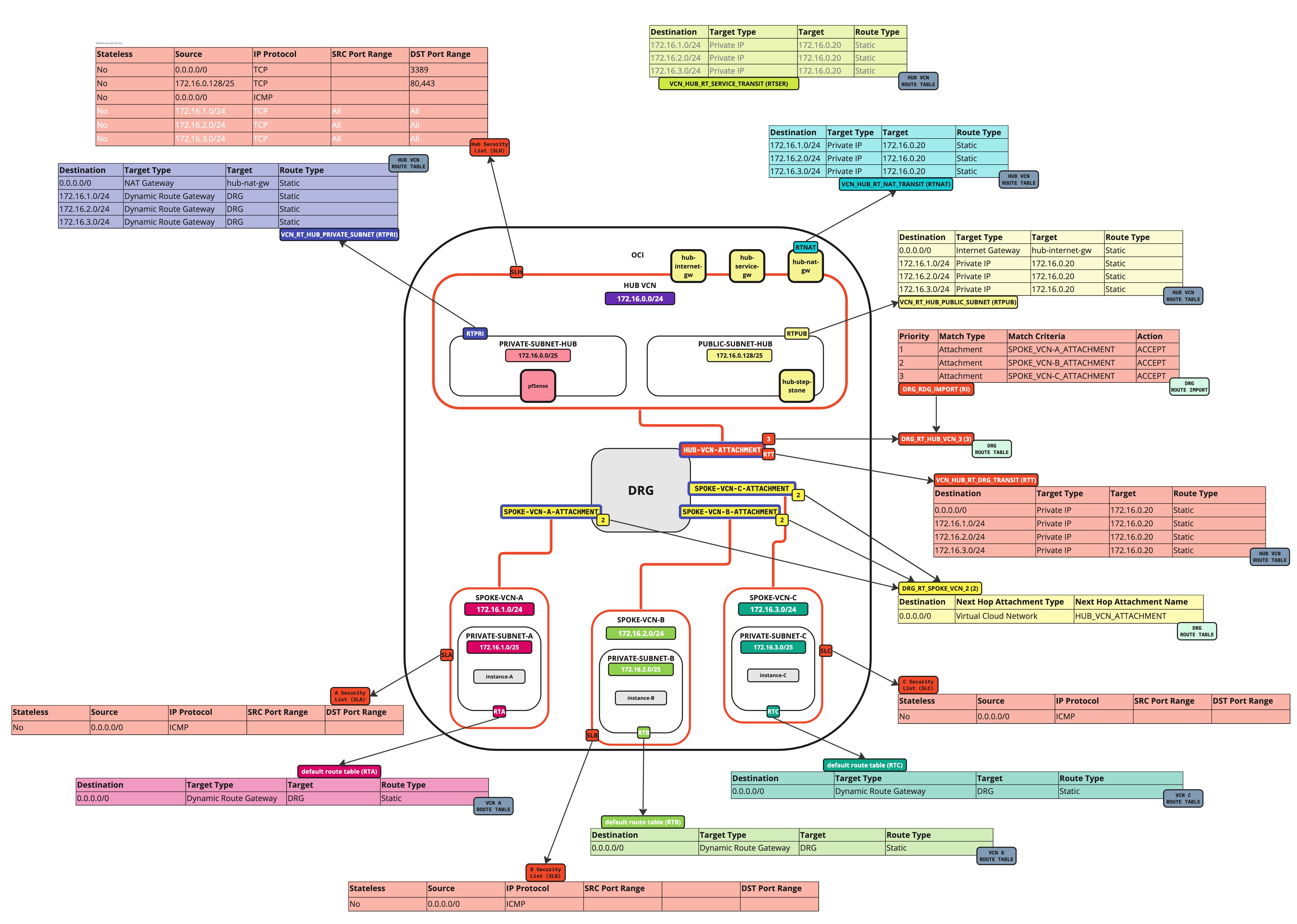

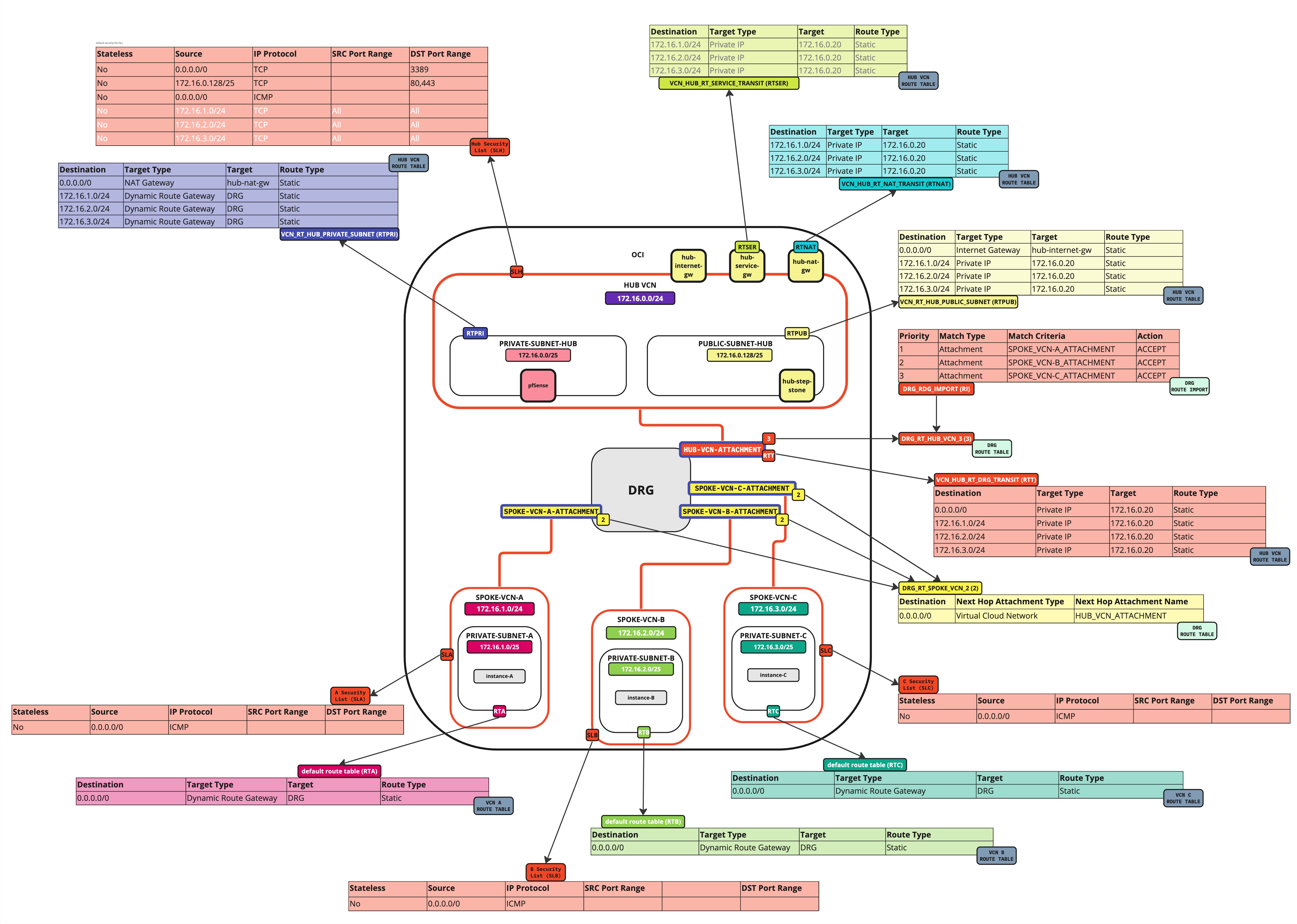

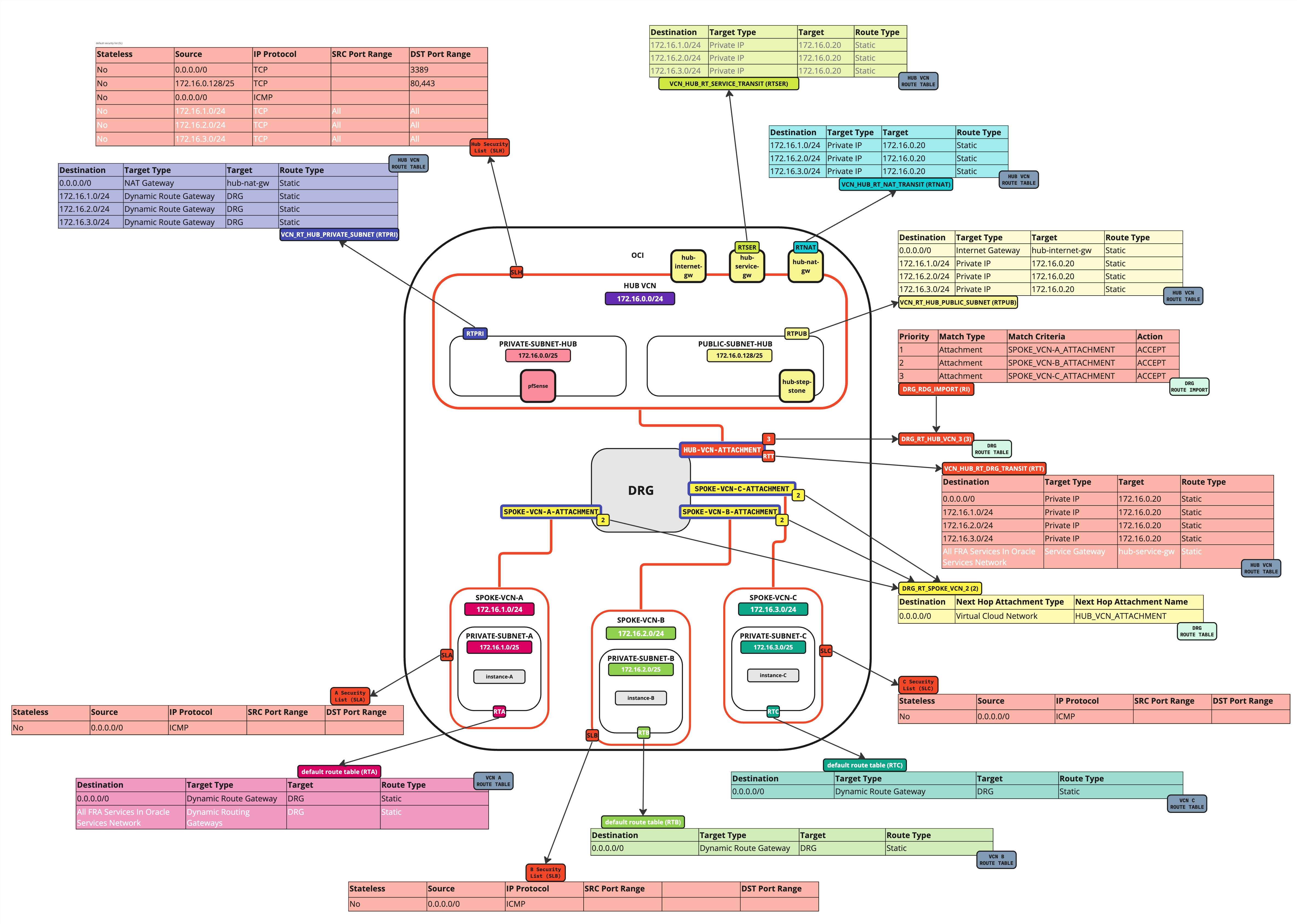

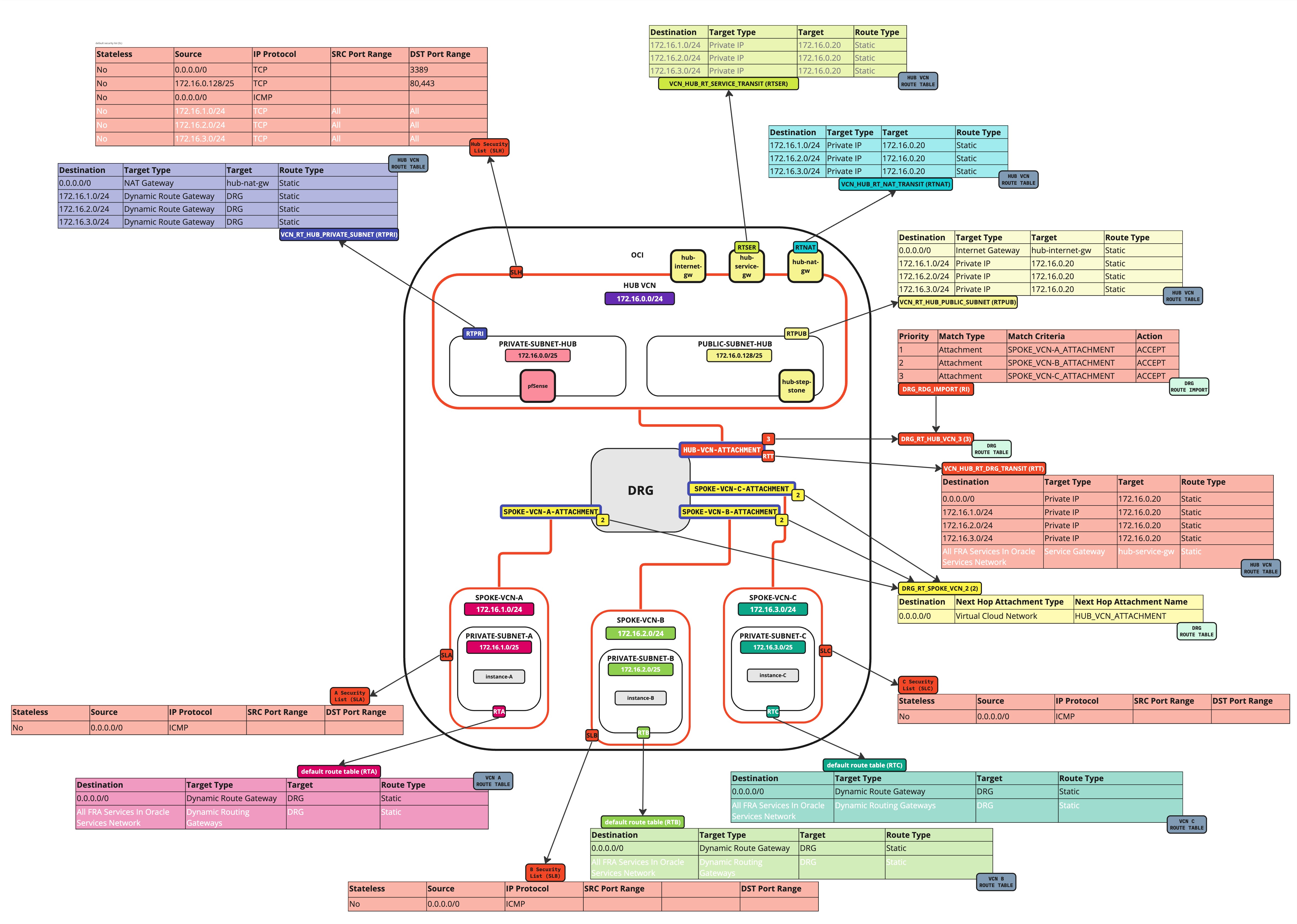

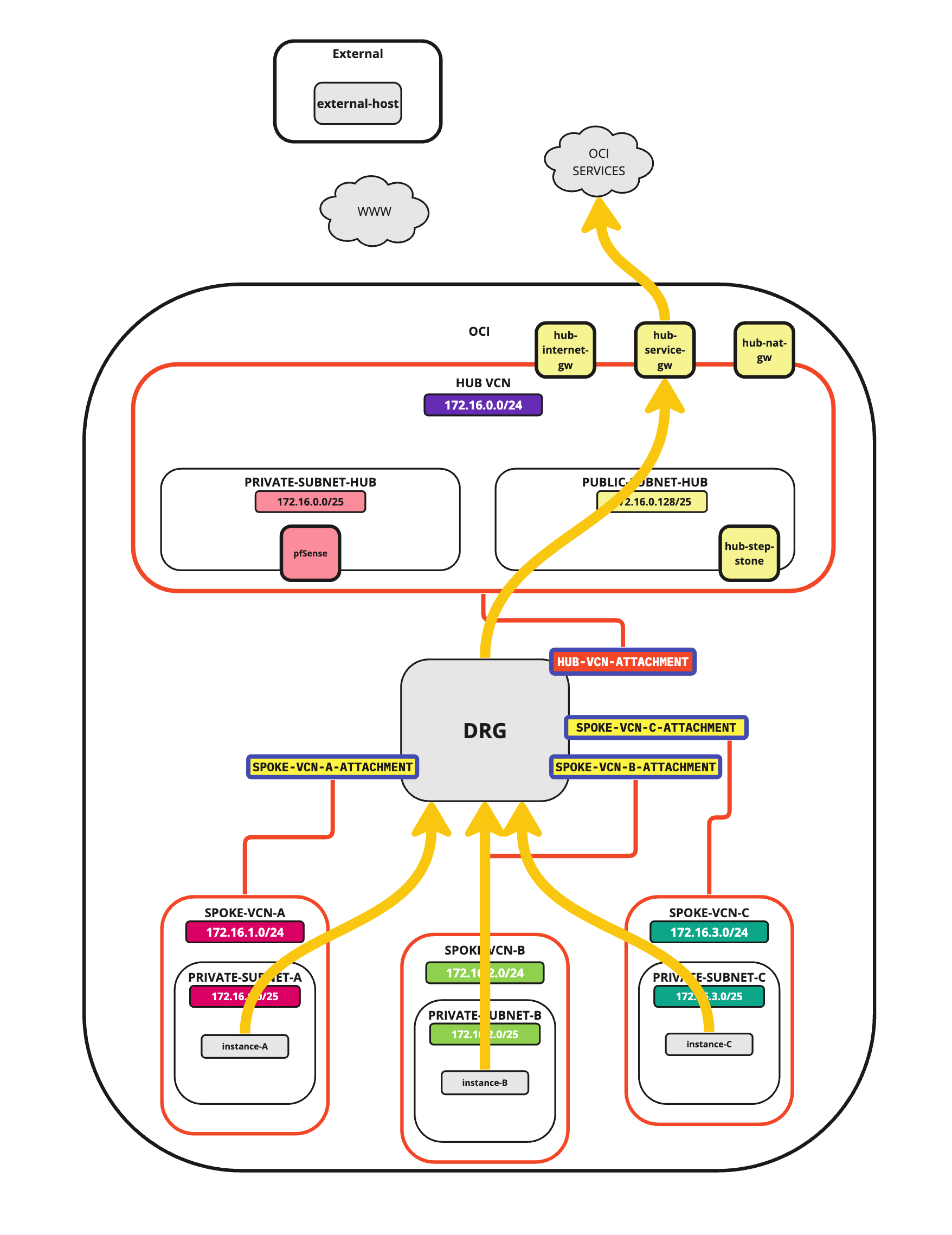

Hub VCN 中含有 pfSense 防火牆的路由中心和支點 VCN

簡介

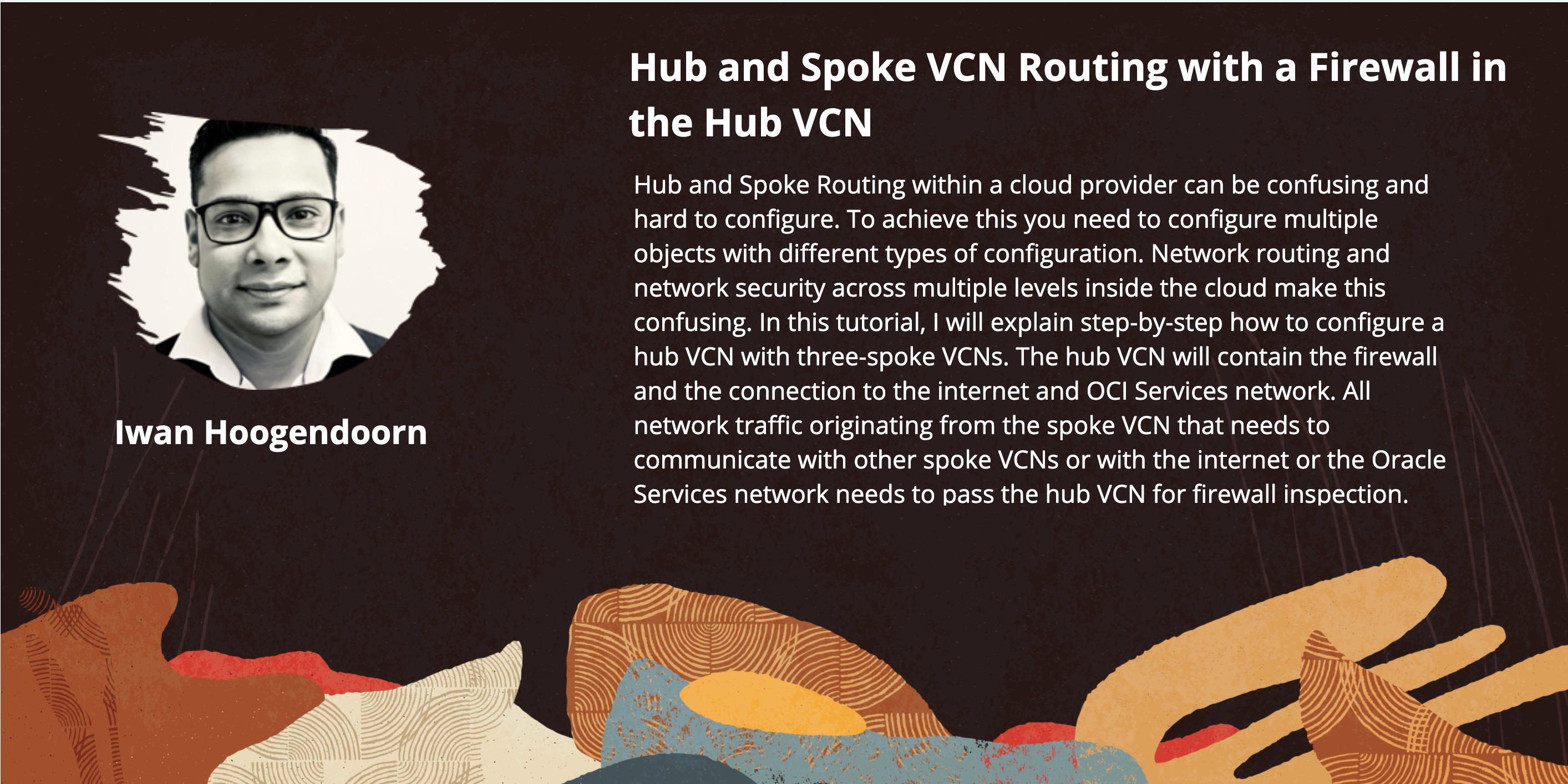

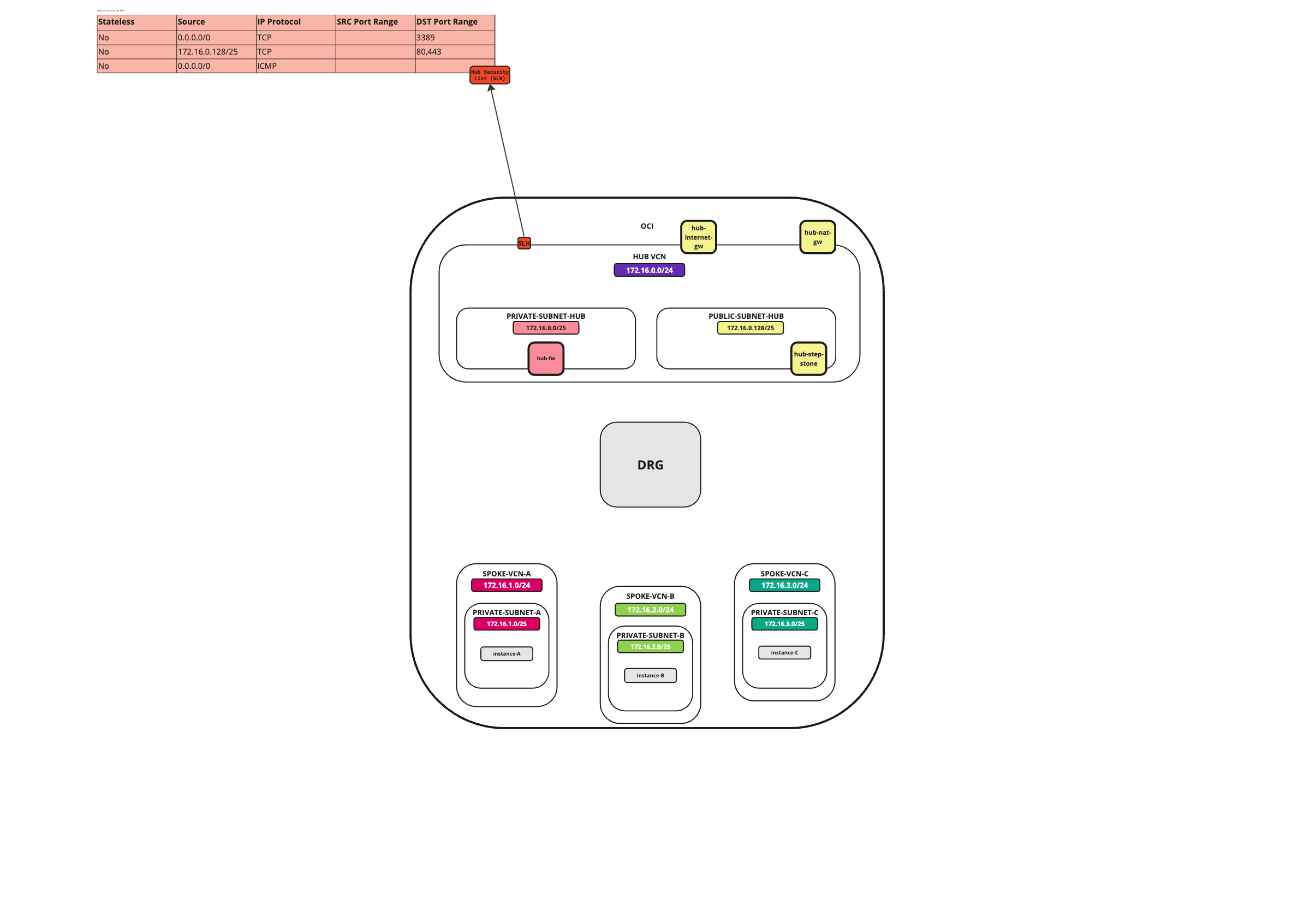

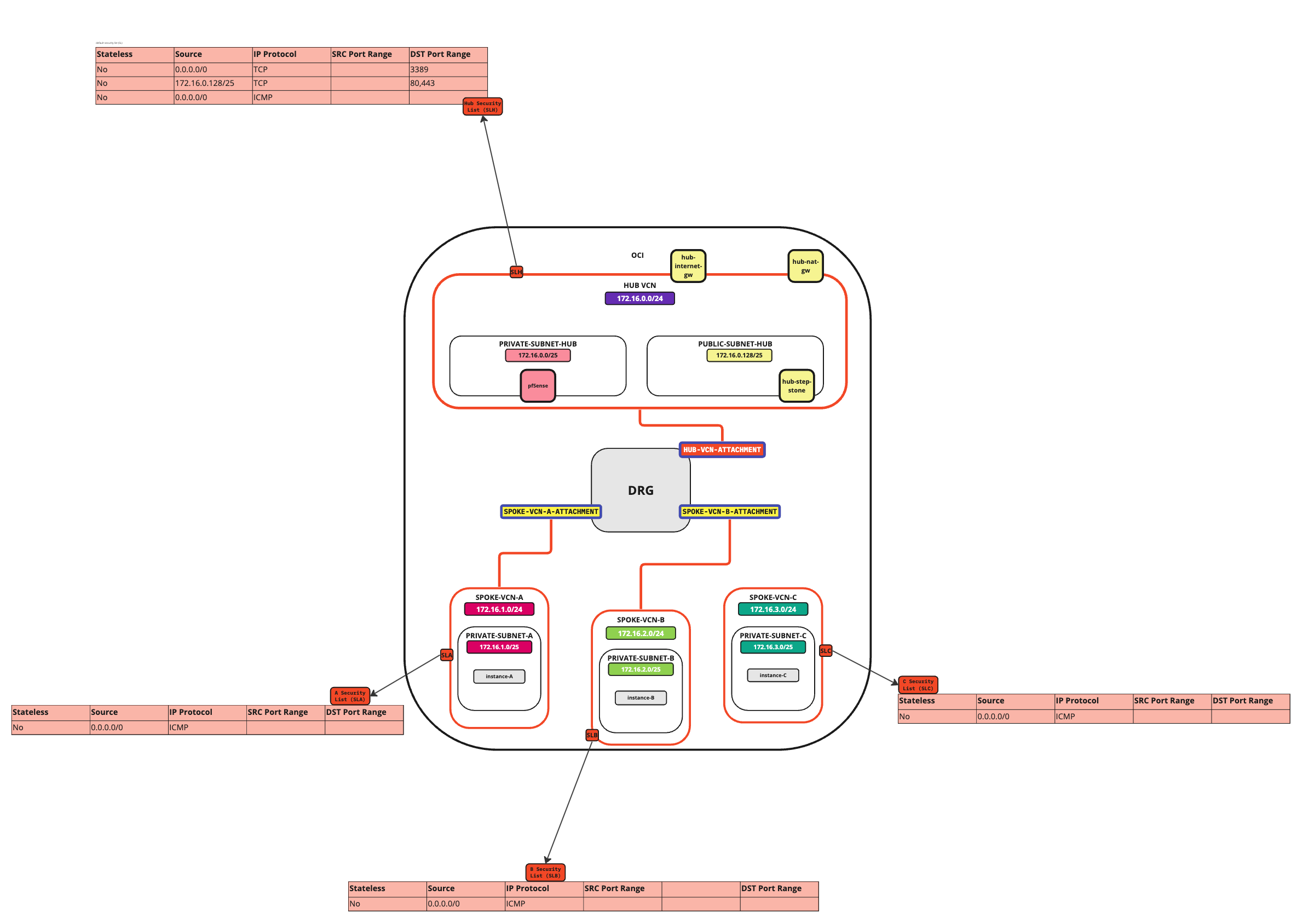

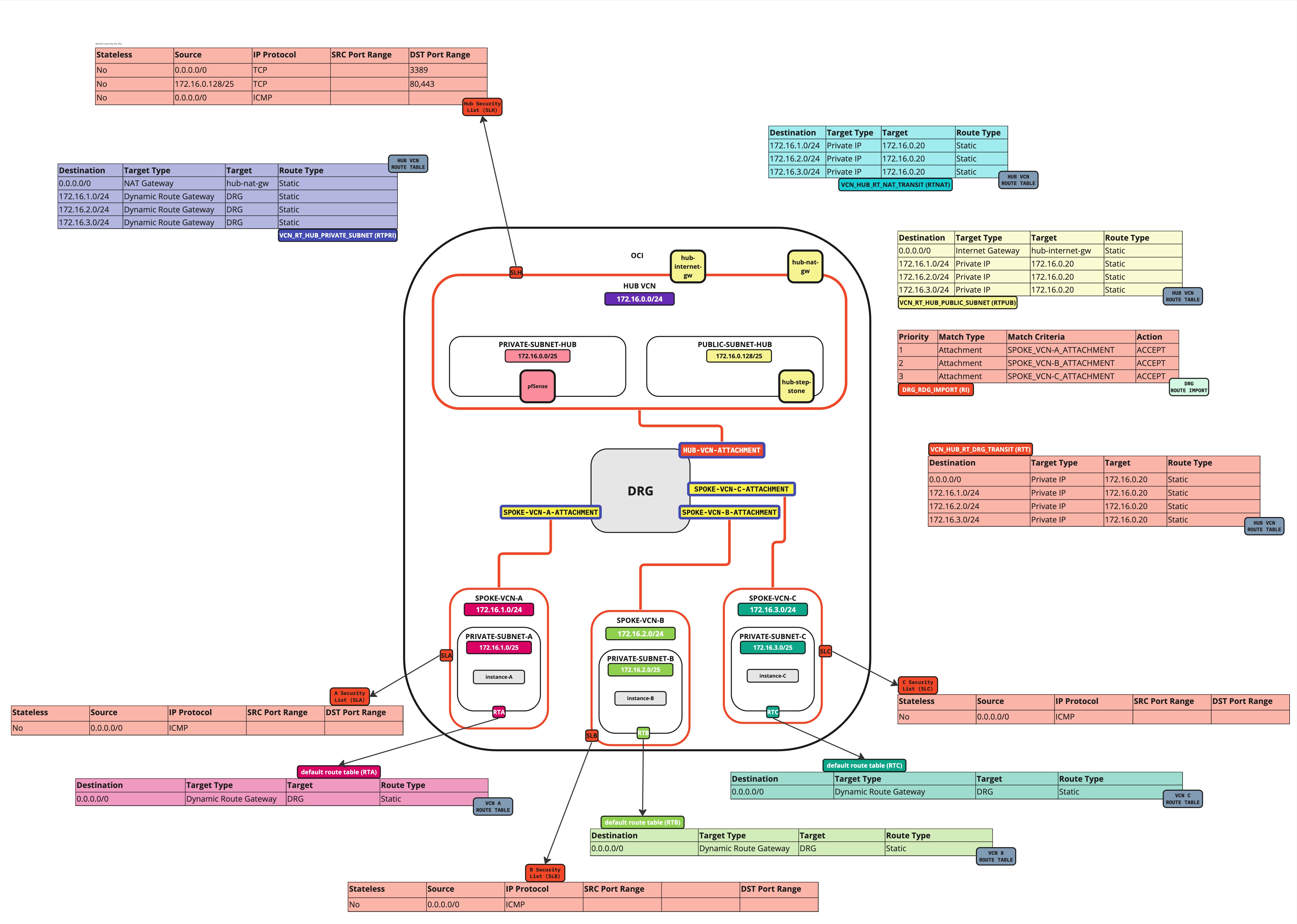

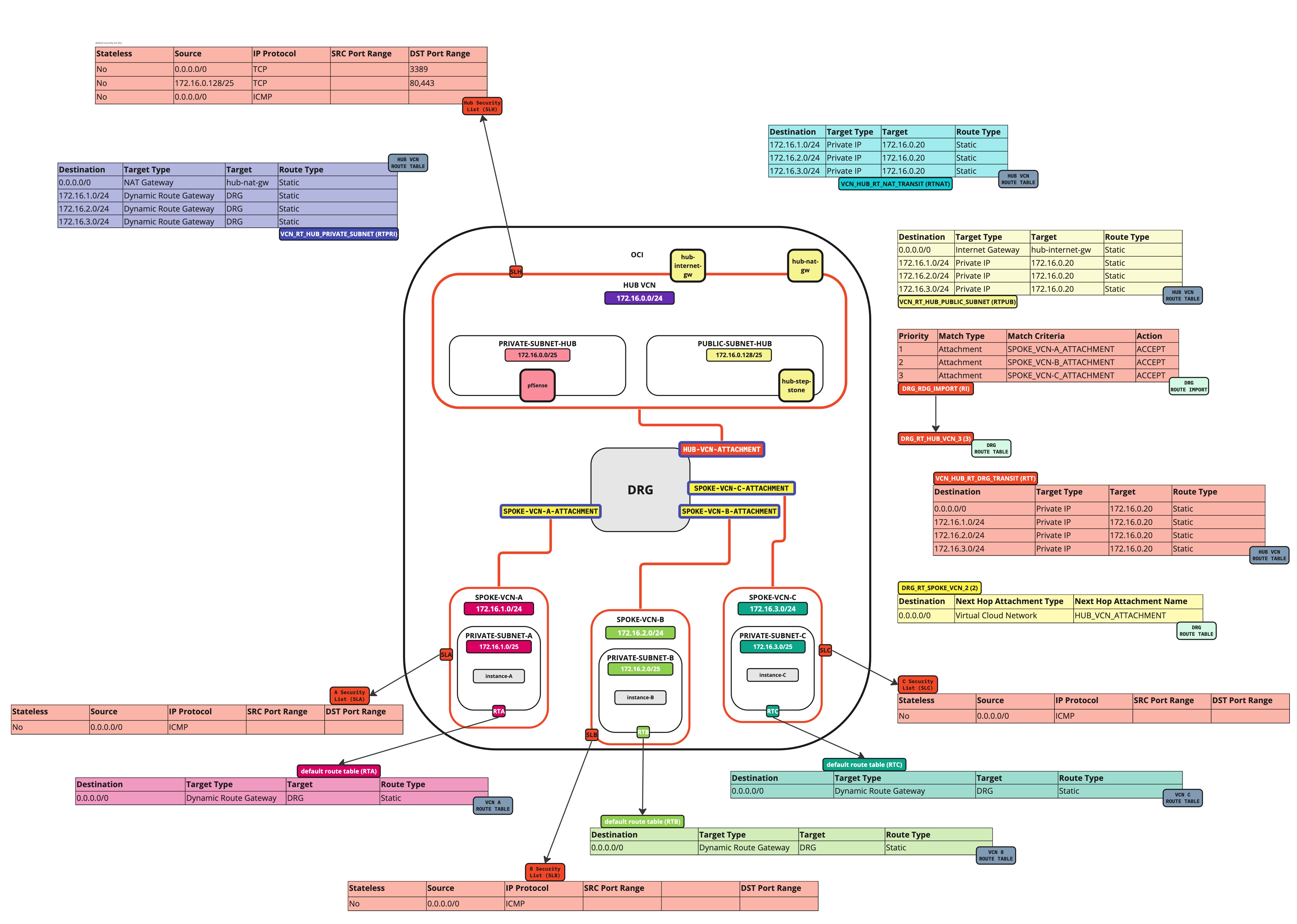

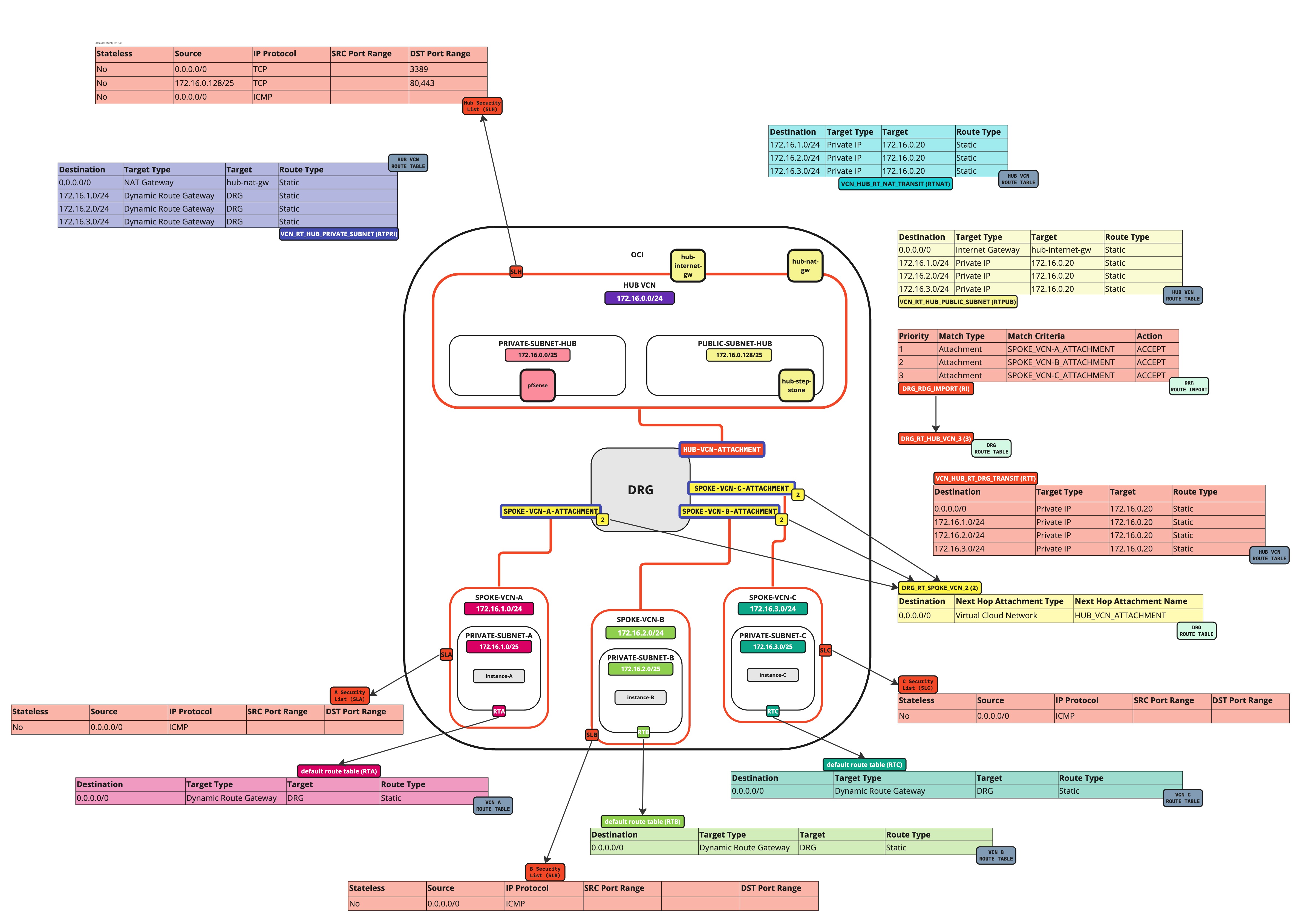

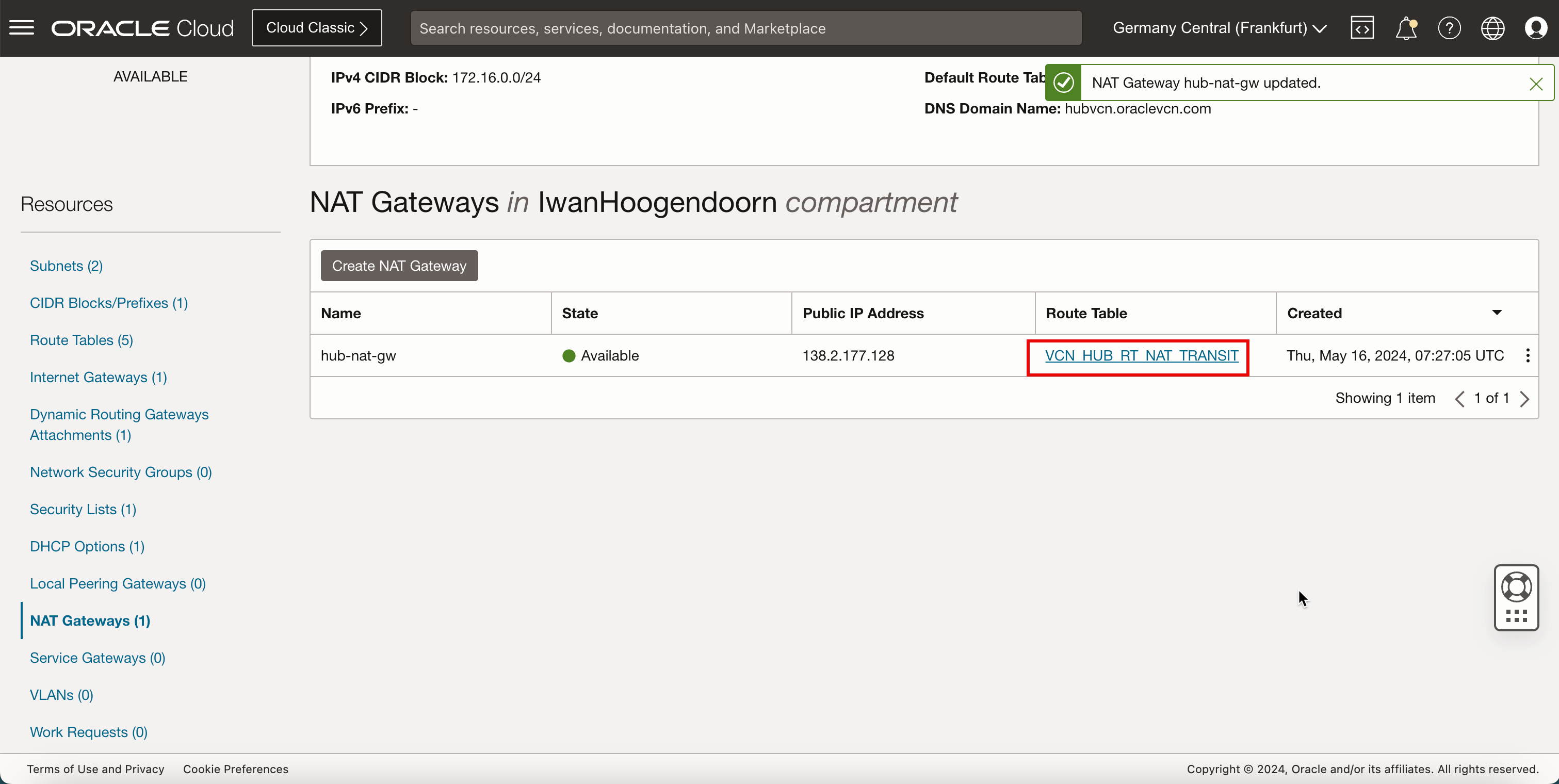

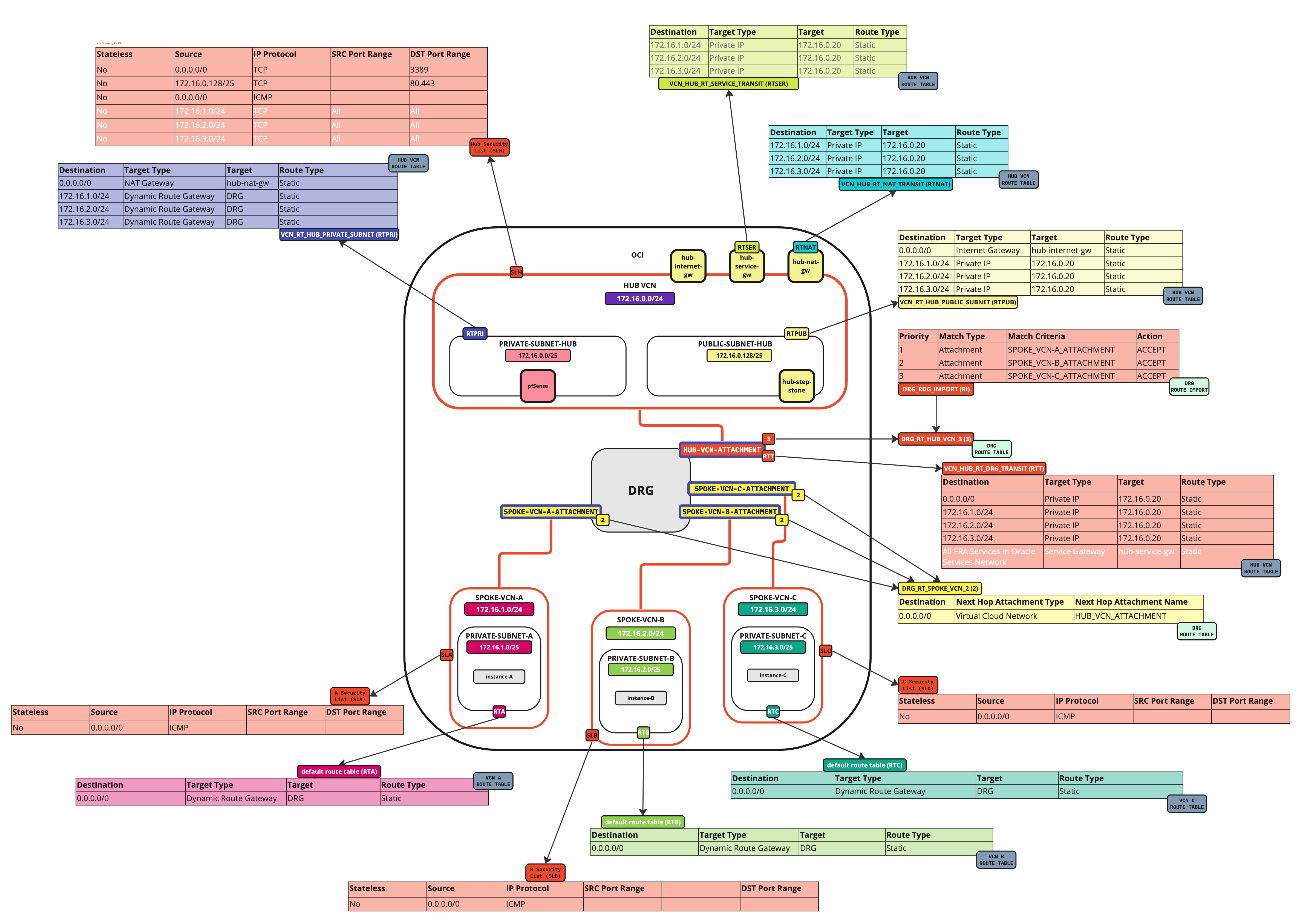

雲端提供者內的中樞和軸輻路由可能會造成混淆且難以設定。為了達到此目的,我們需要使用不同類型的組態來設定多個物件。雲端內跨多個層級的網路路由和網路安全性讓這種混淆。

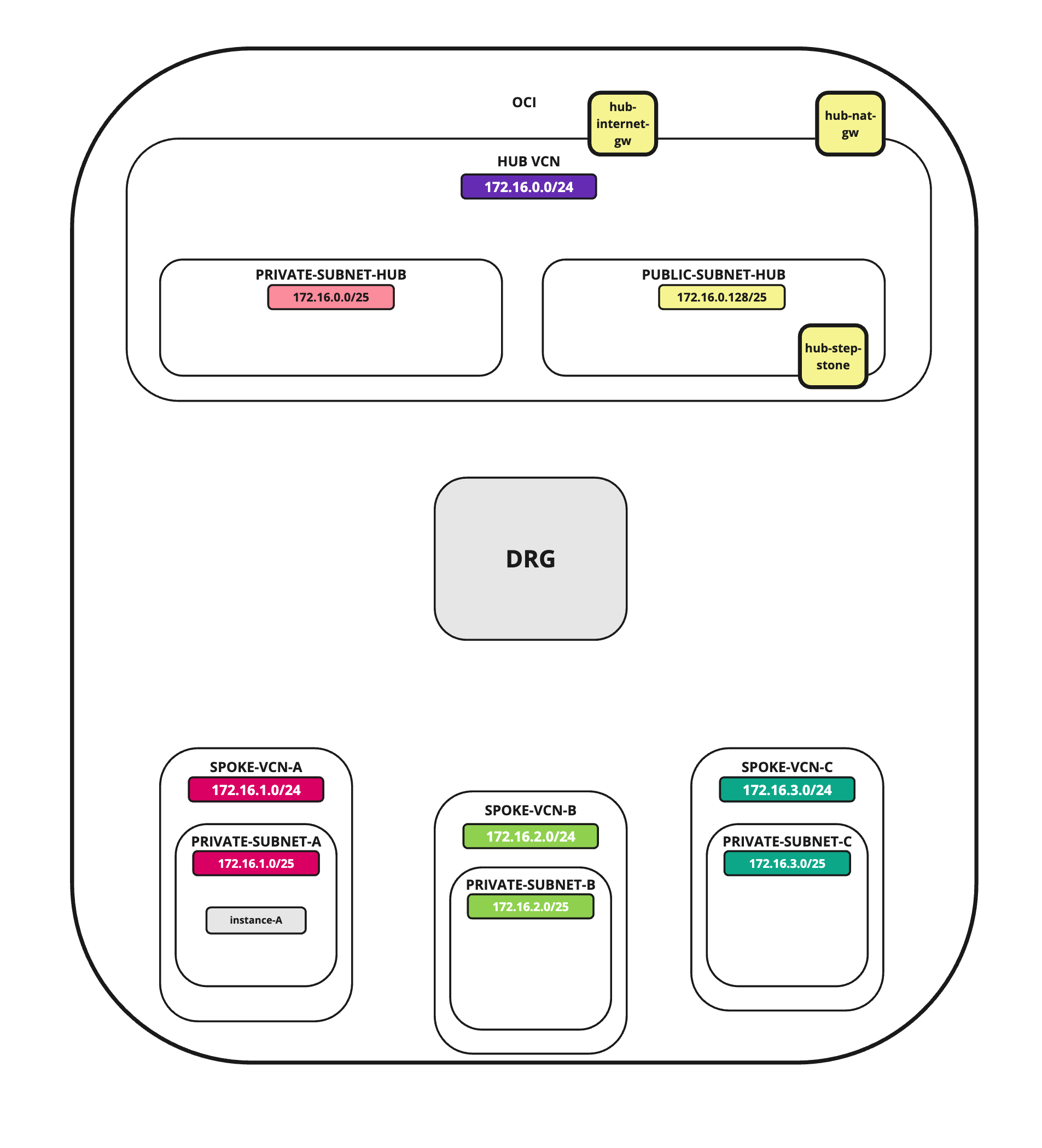

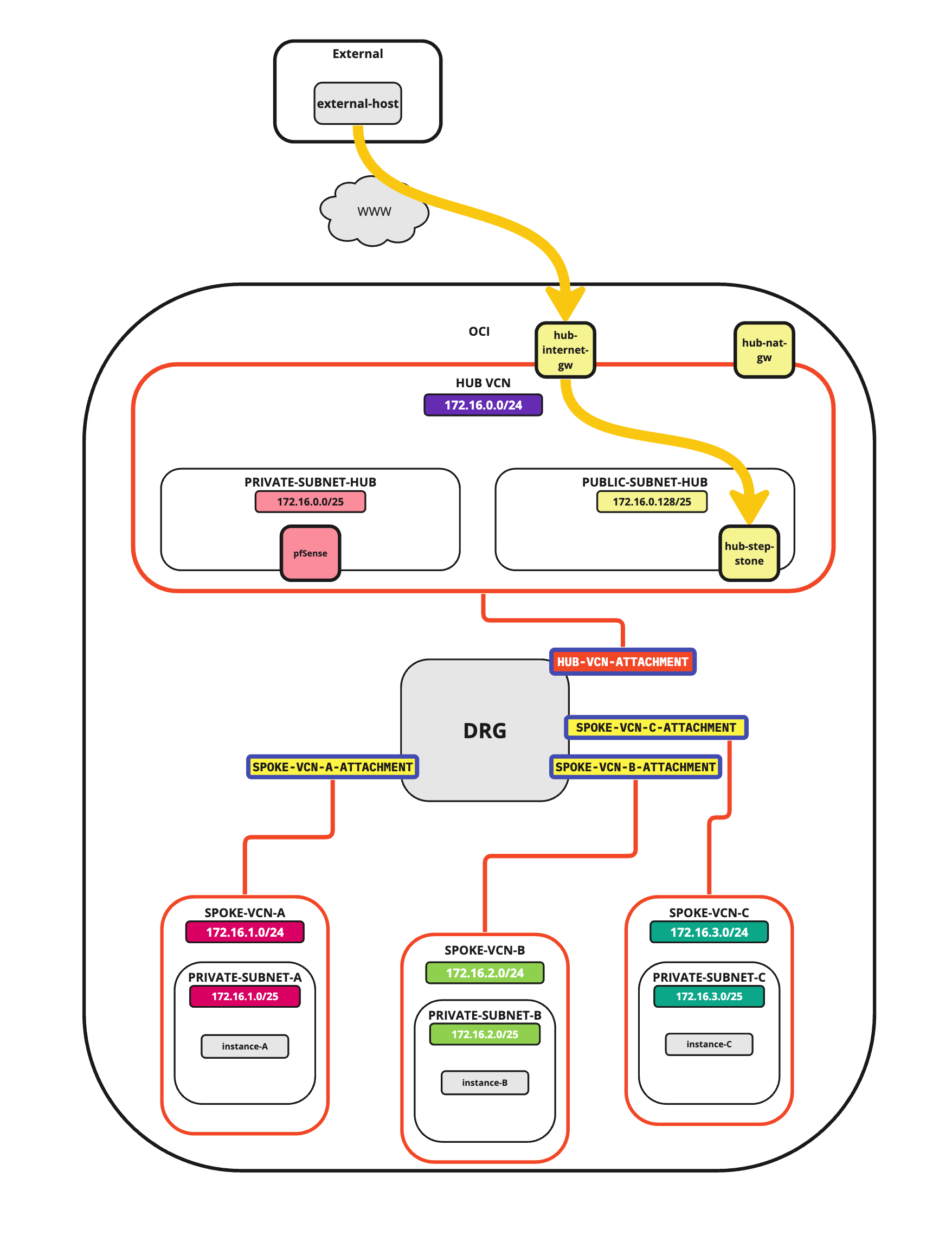

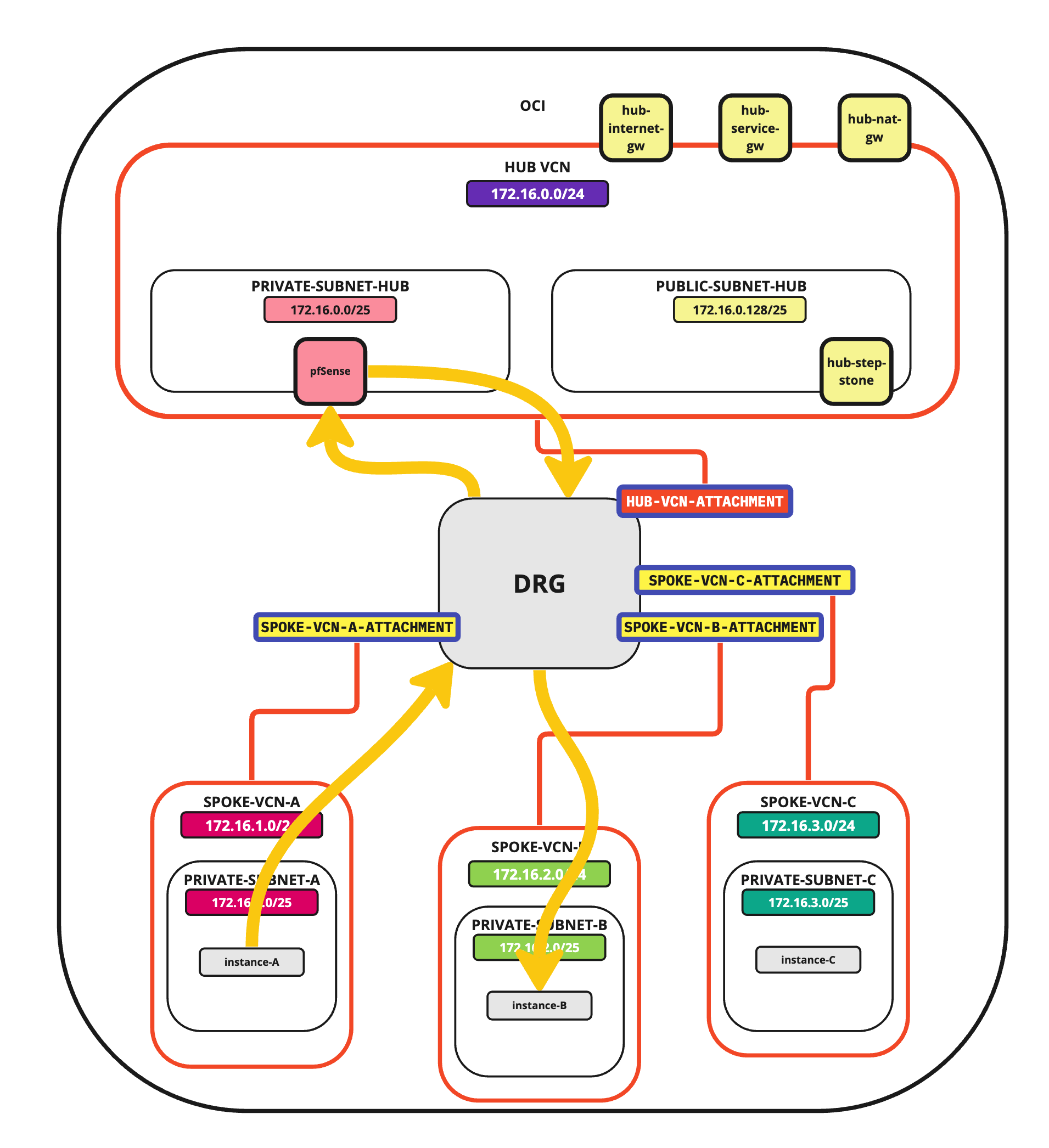

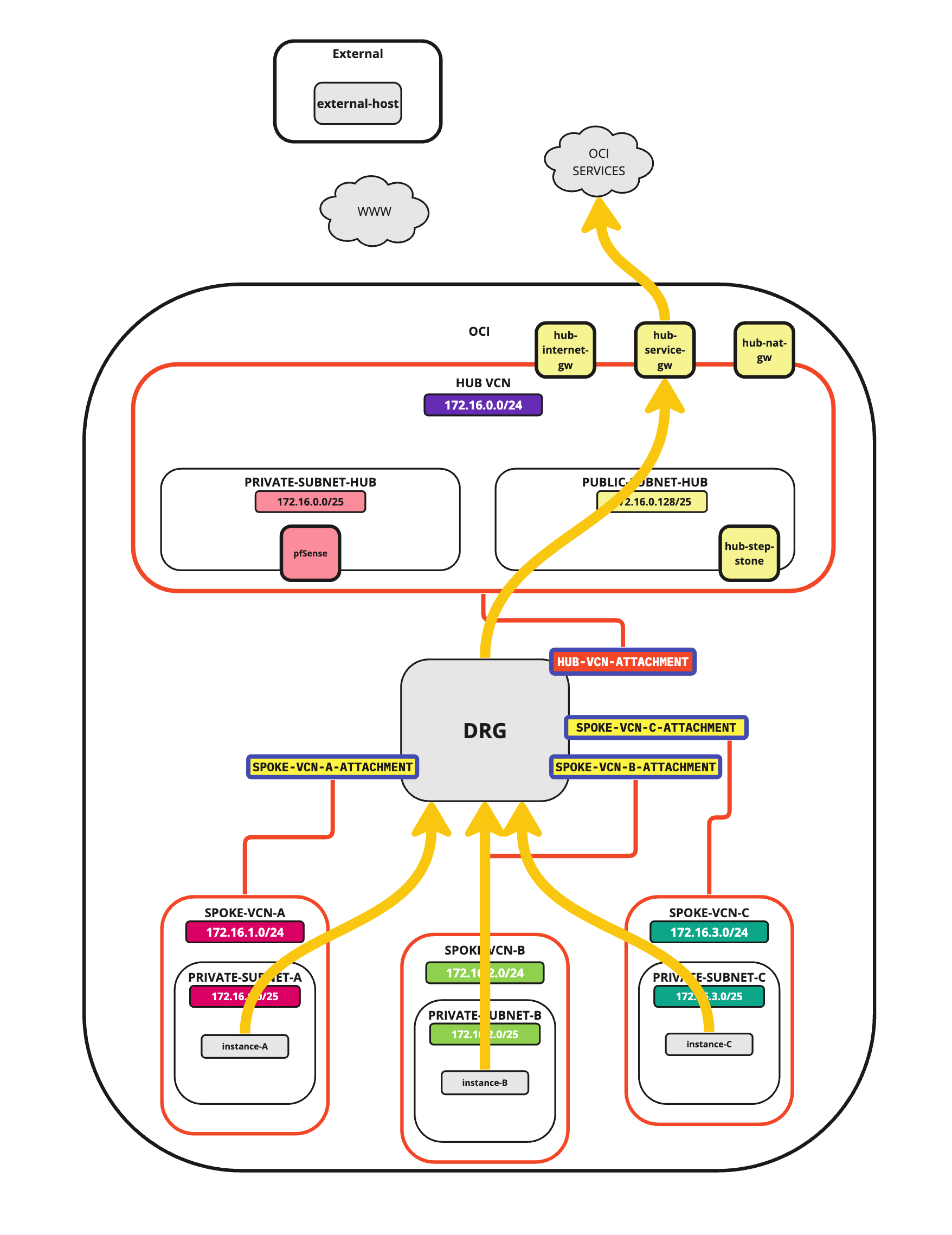

在本教學課程中,我們將說明如何設定具有三個軸輻 VCN 的中樞 VCN。中心 VCN 將包含 pfSense 防火牆,以及網際網路和 OCI 服務網路的連線。源自支點 VCN 且必須與其他支點 VCN 通訊,或與網際網路或 OCI 服務網路通訊的所有網路流量,都必須通過中樞 VCN 進行防火牆檢查。

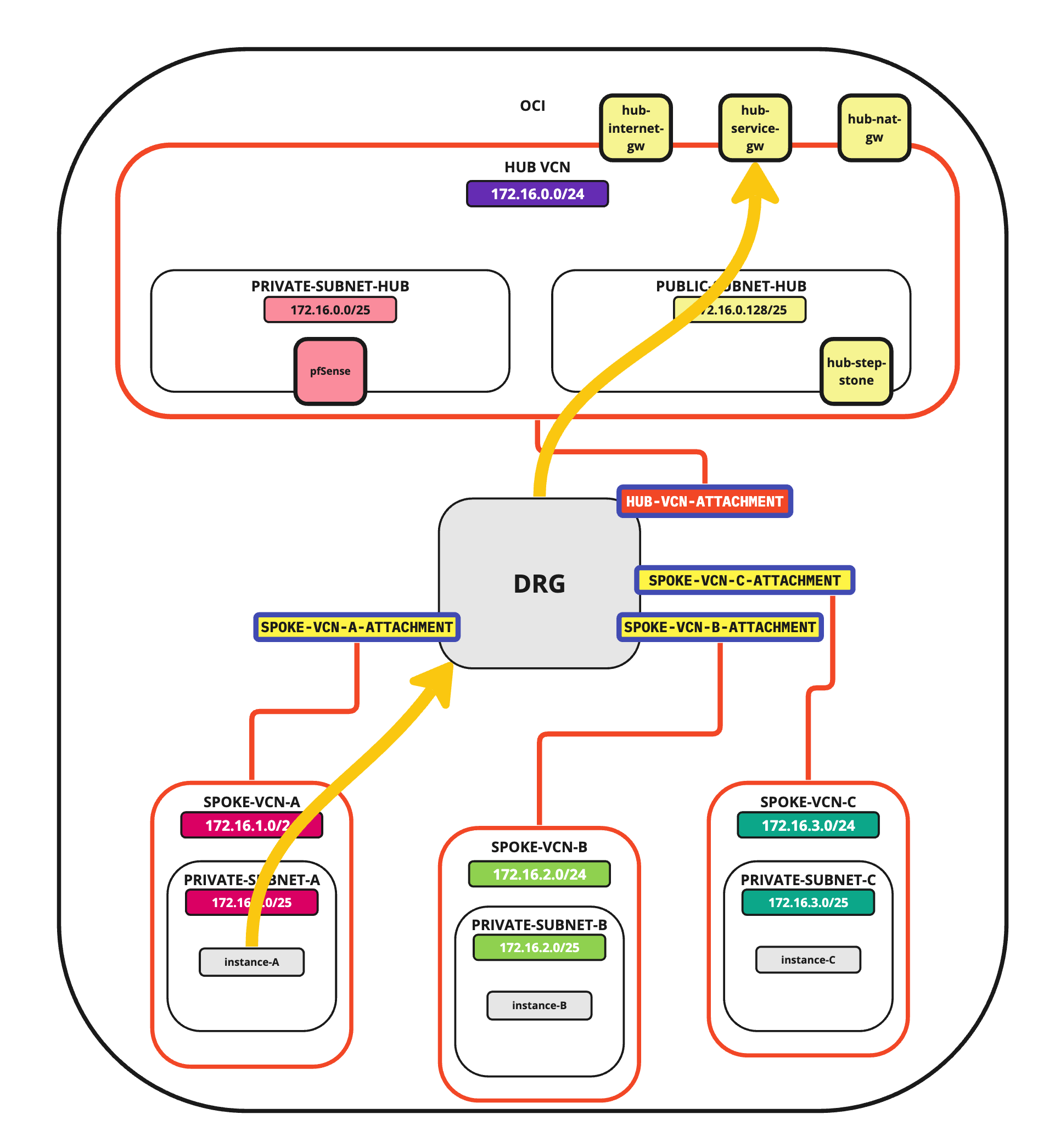

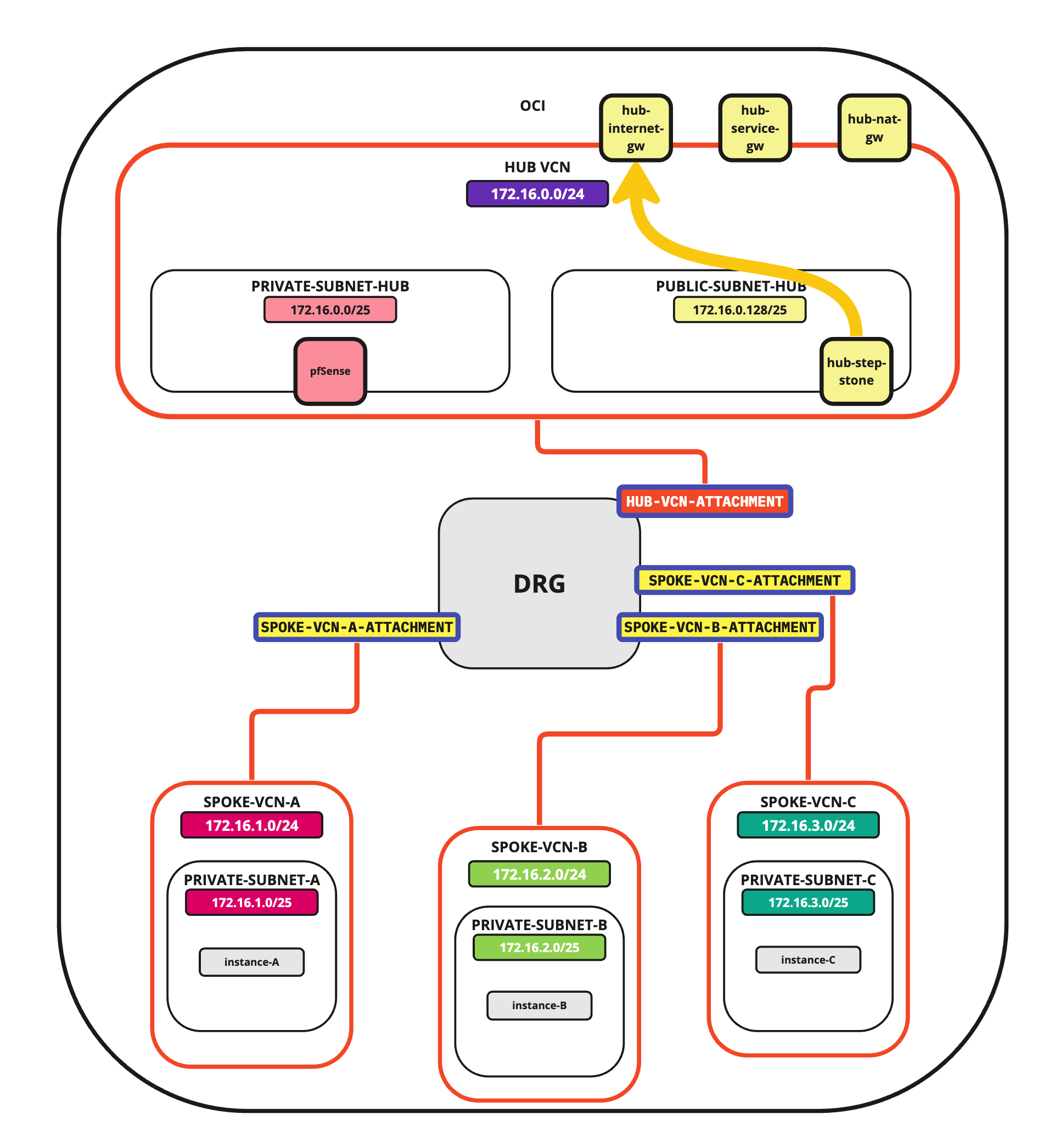

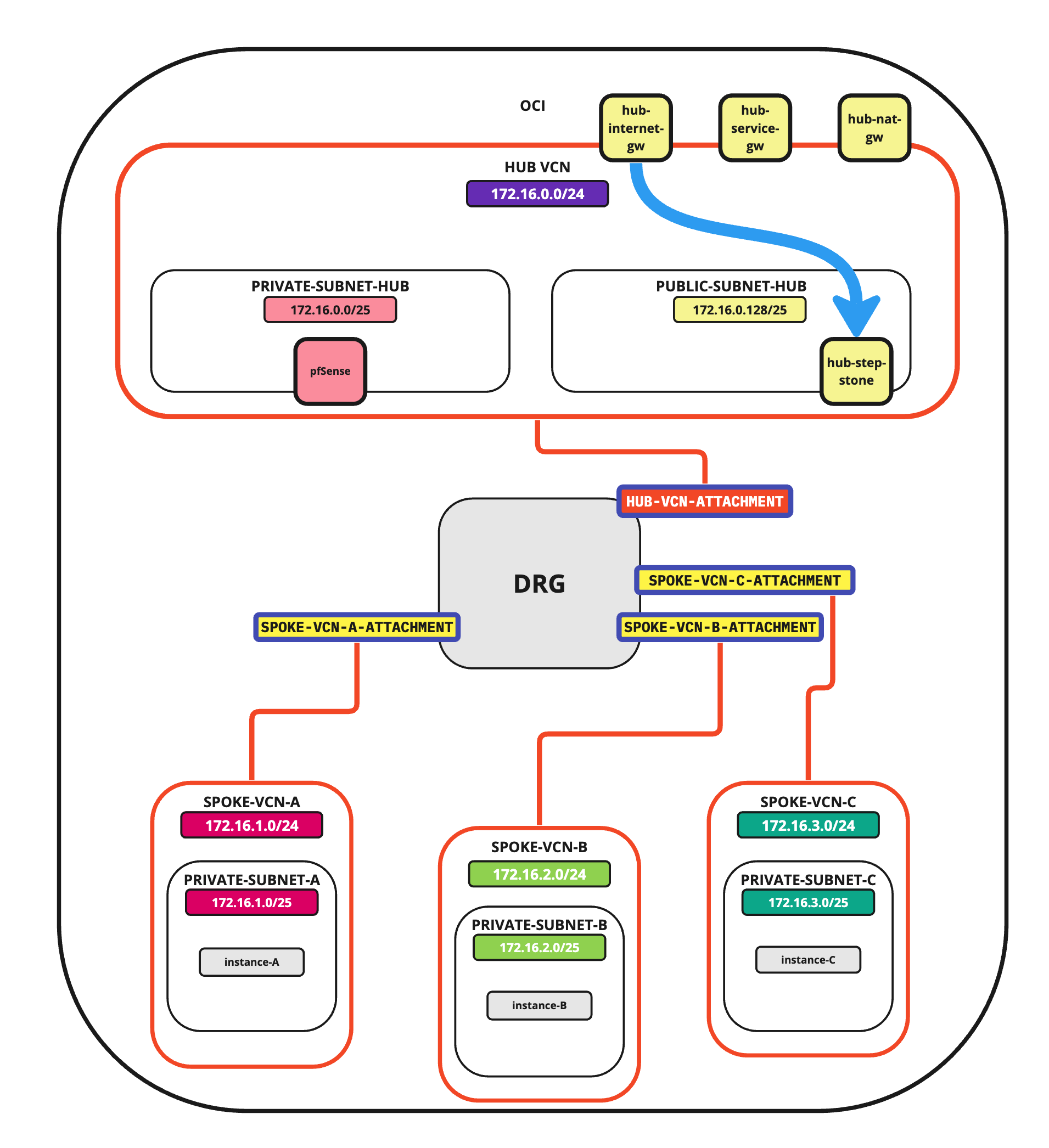

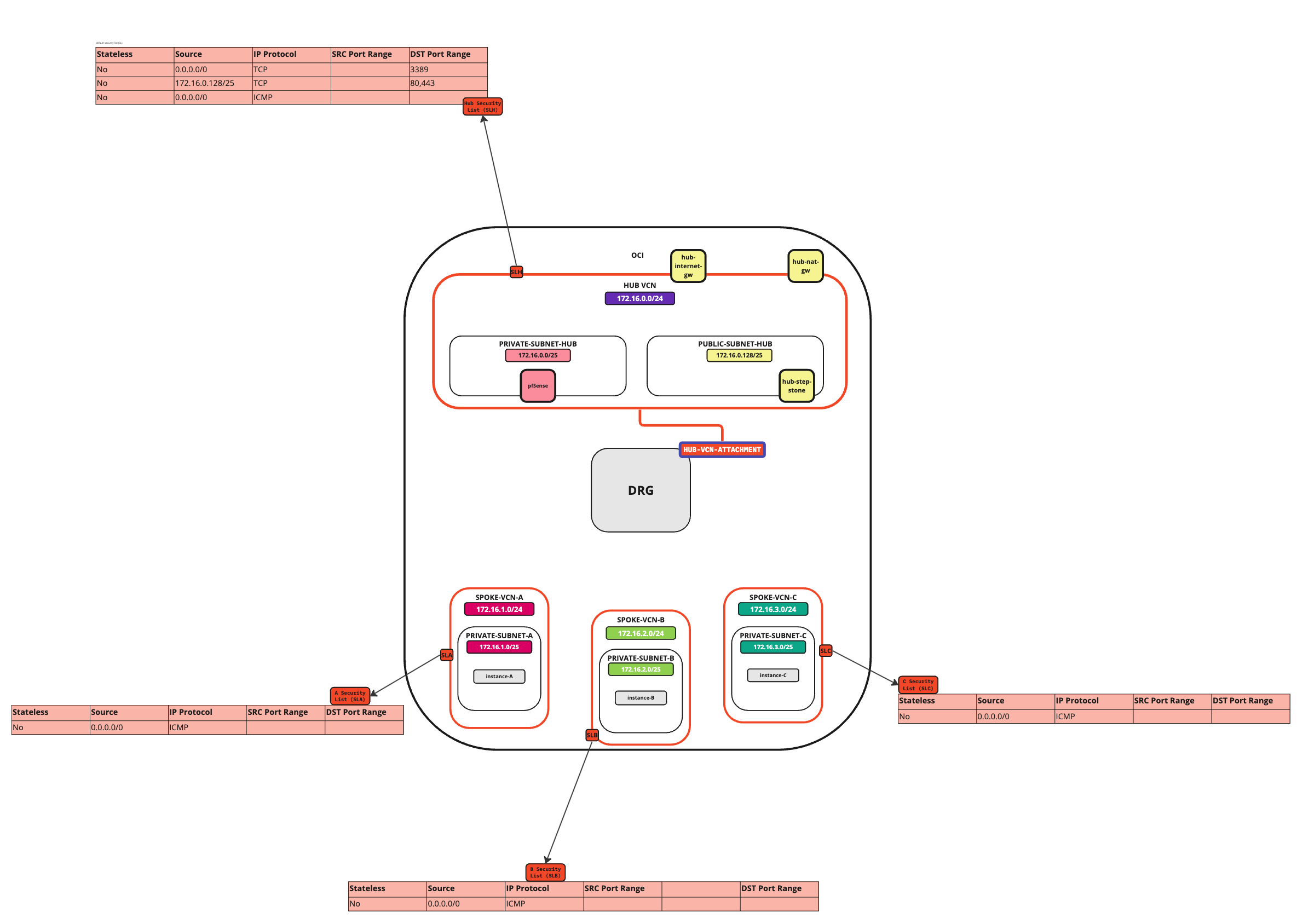

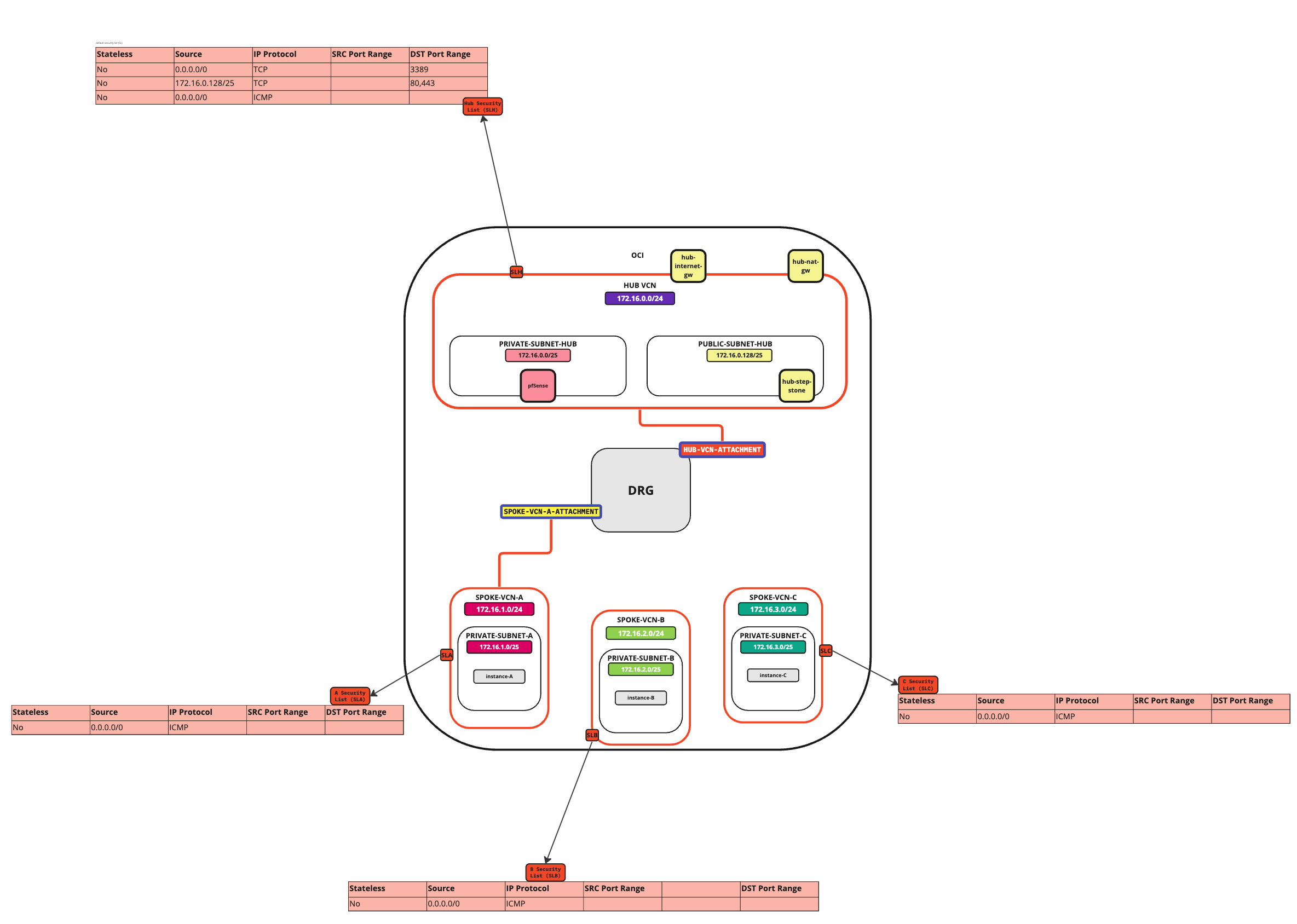

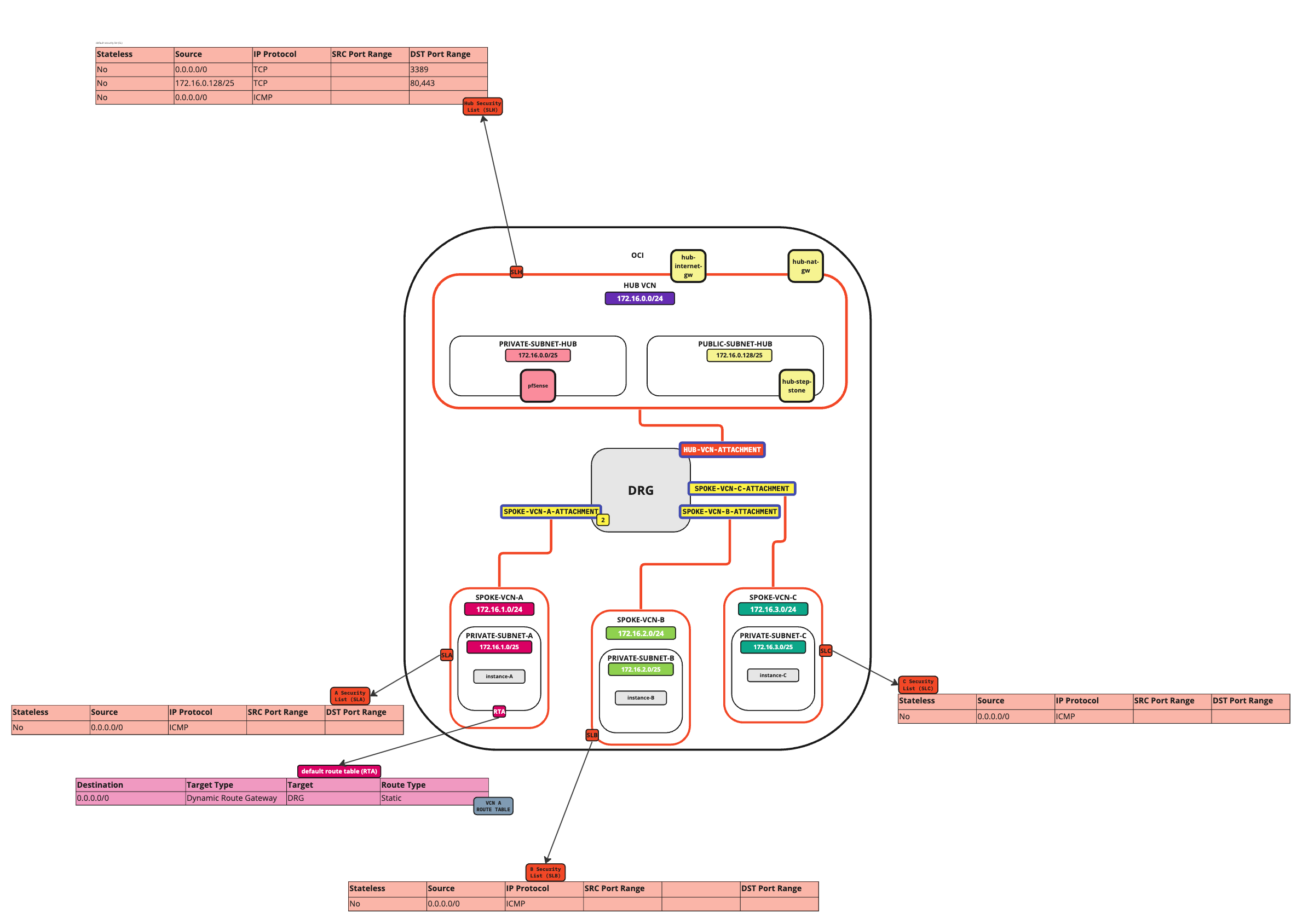

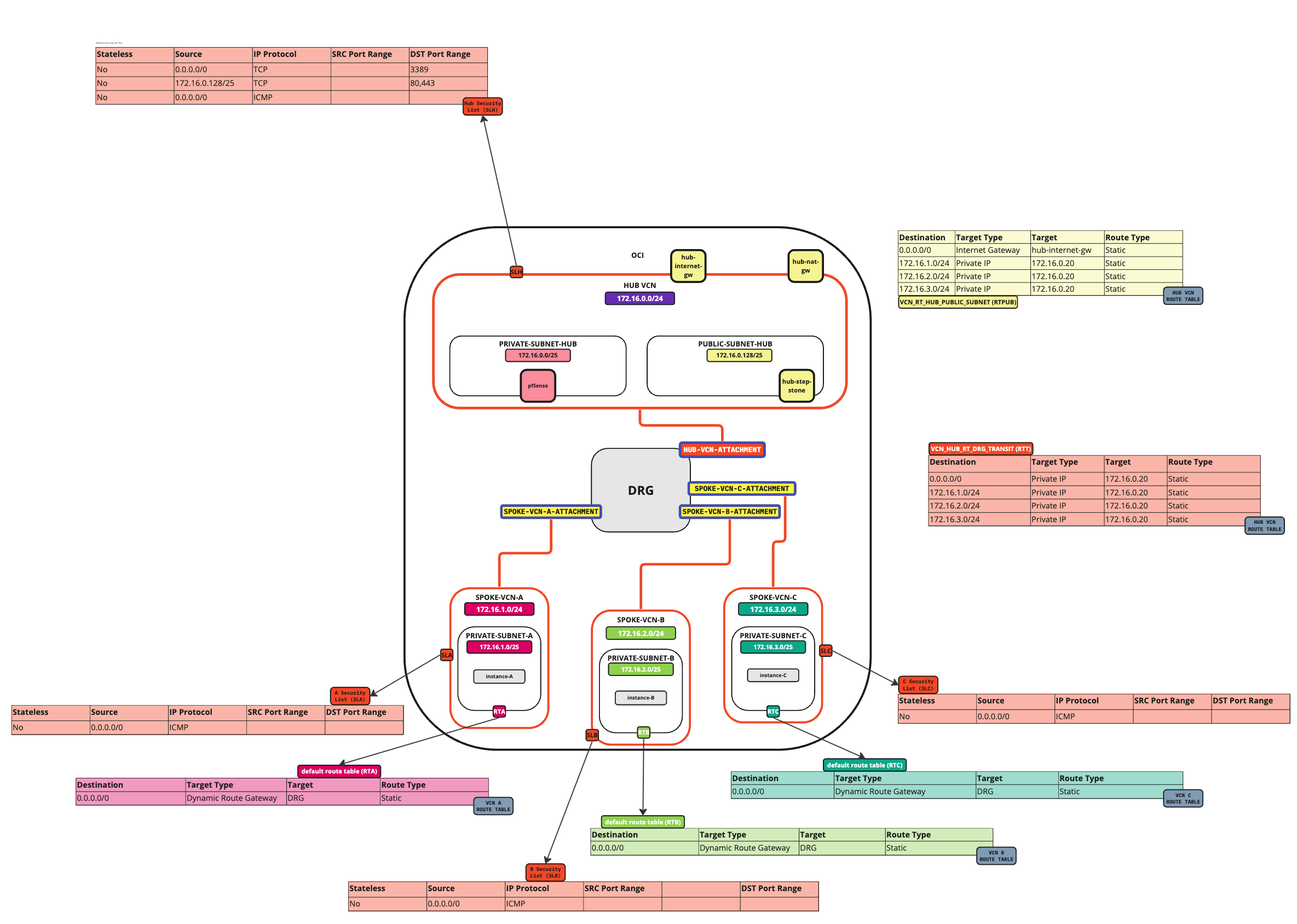

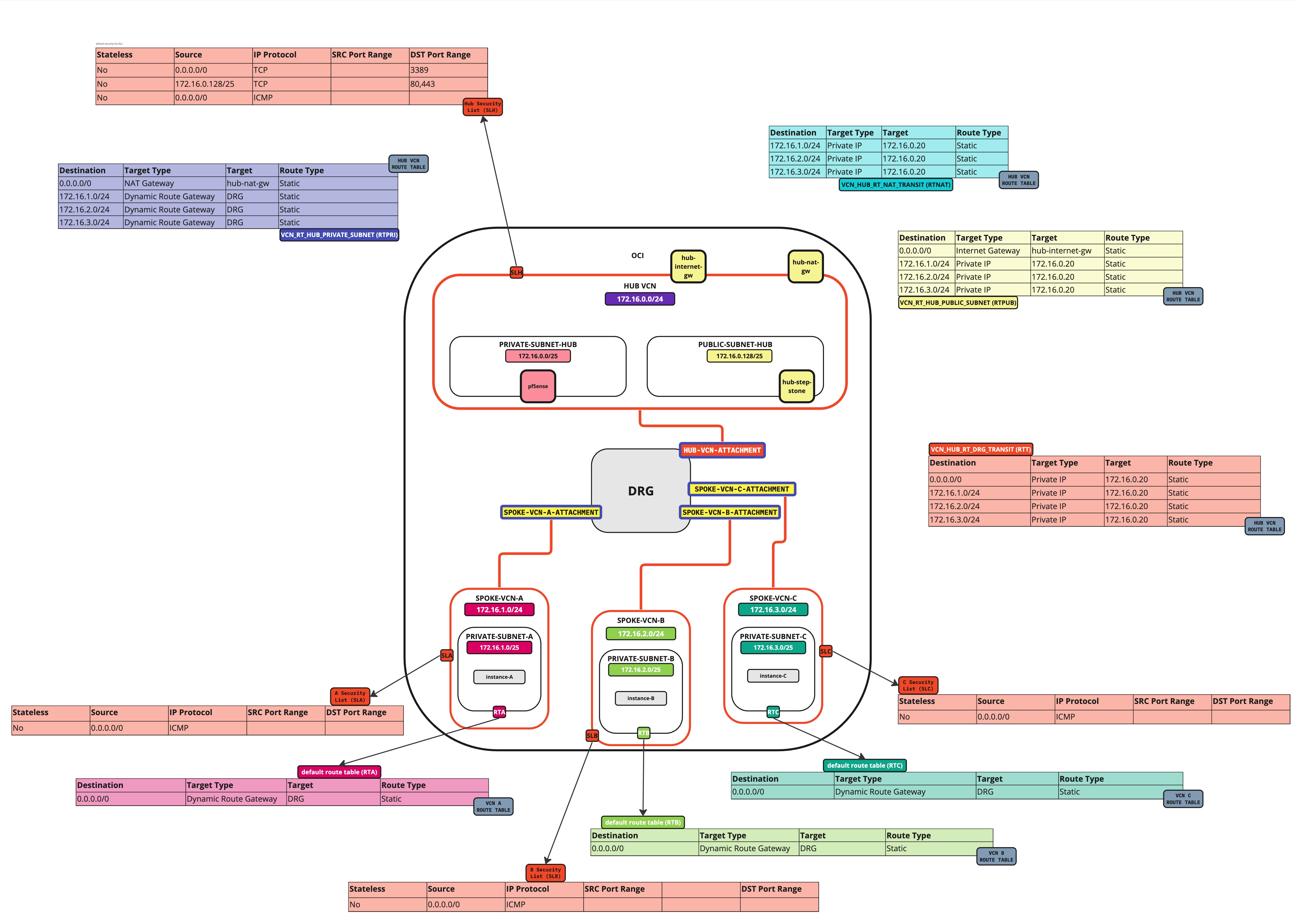

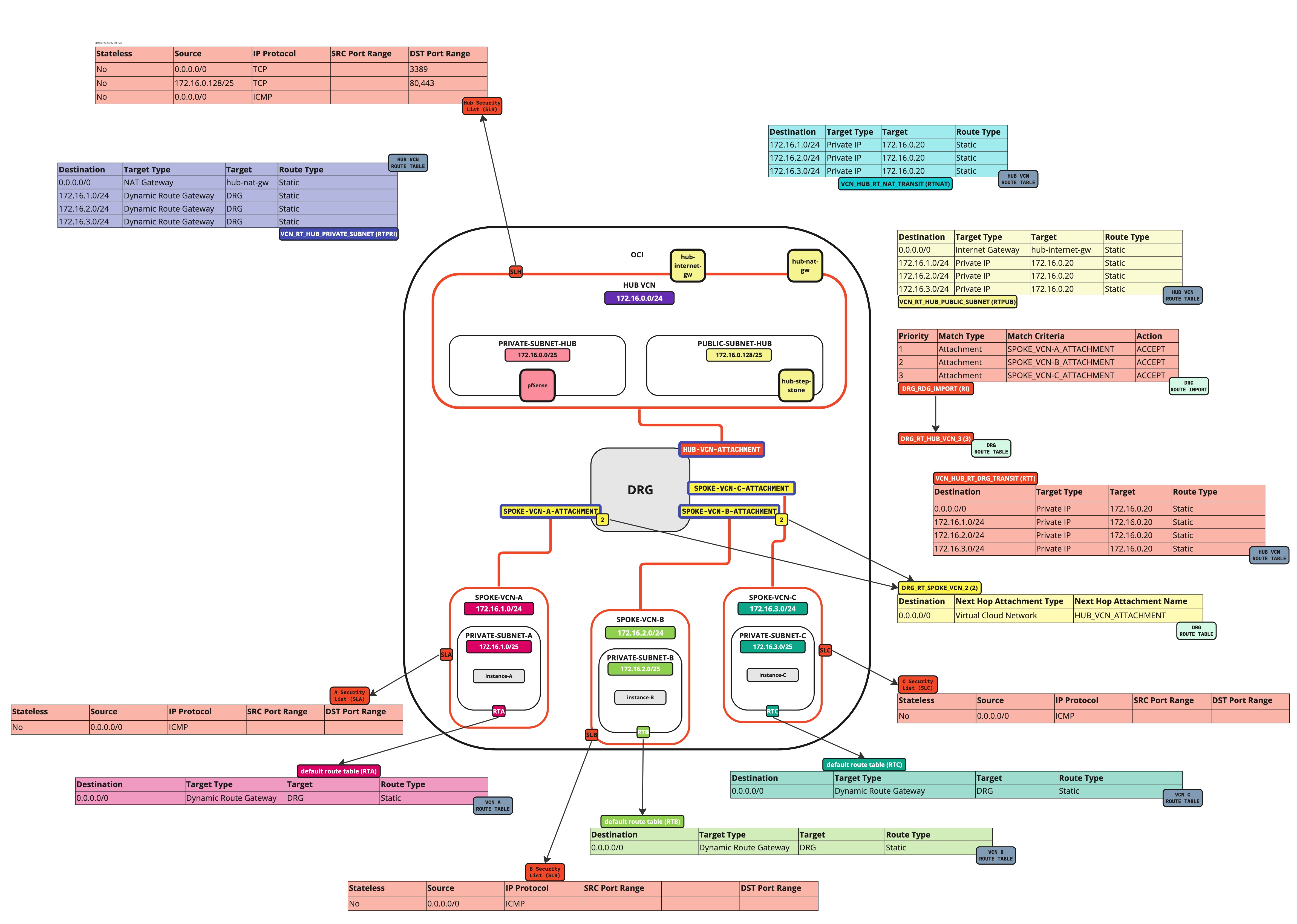

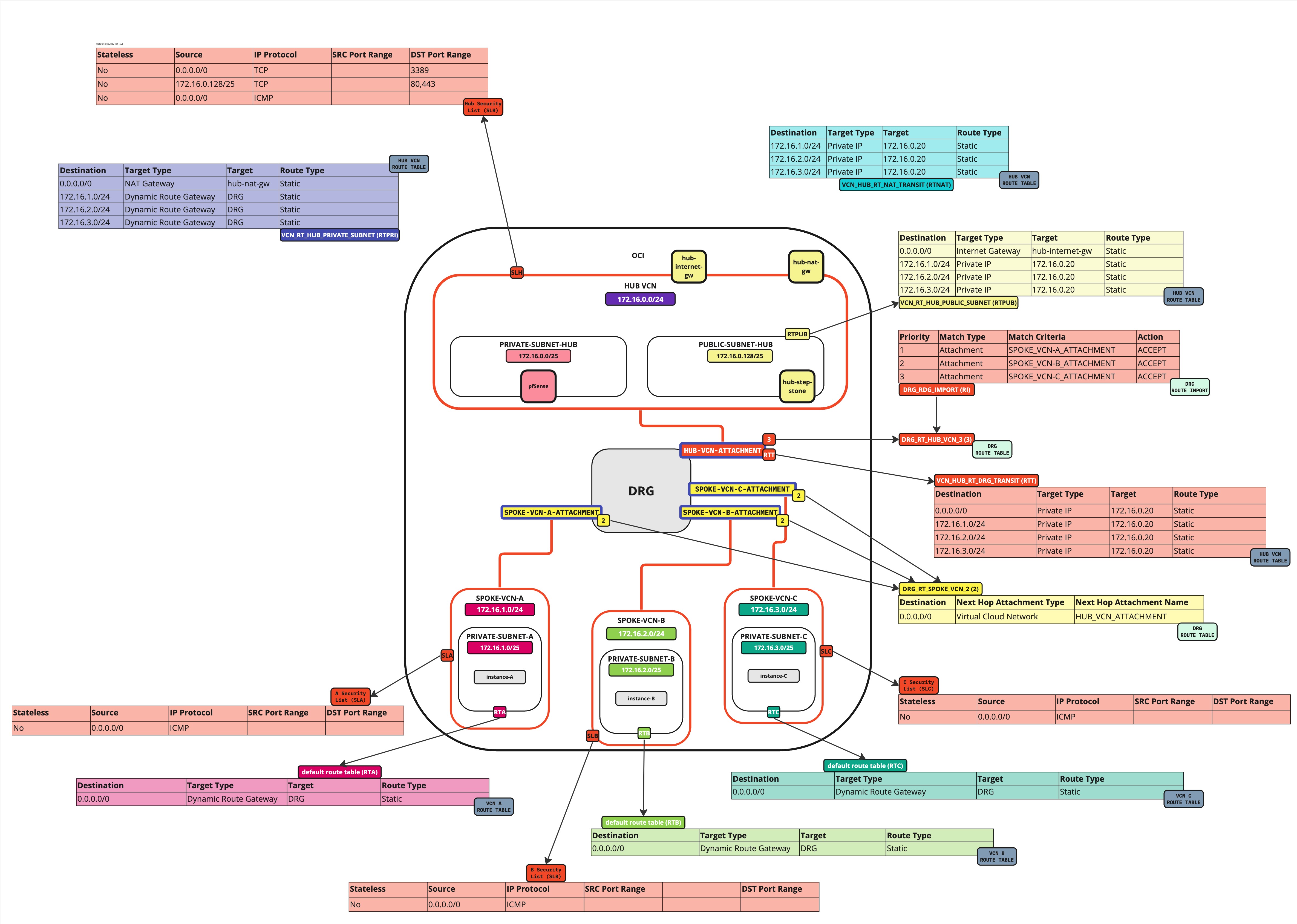

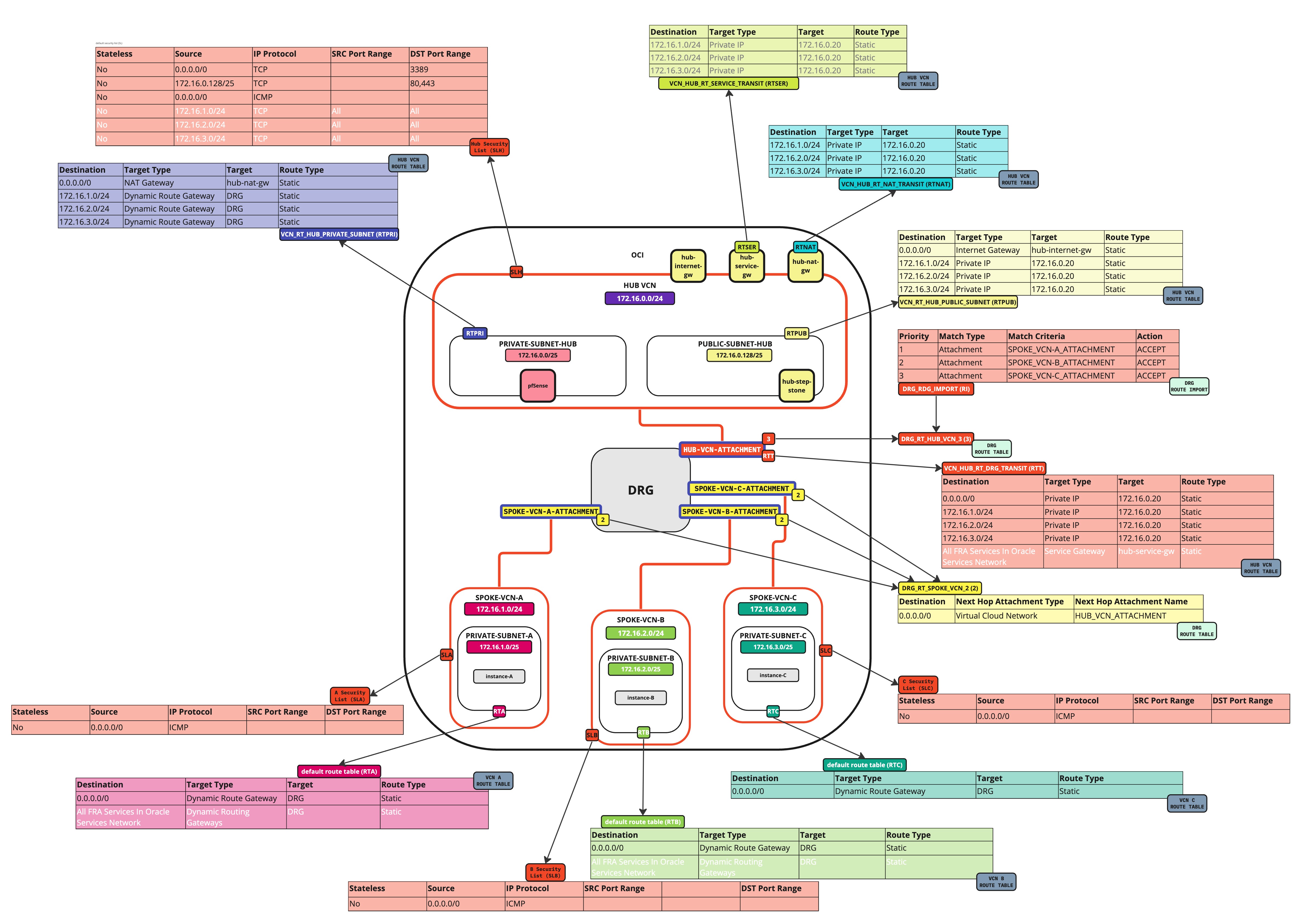

下列影像說明流量。

-

網幅呼叫連線

-

支點至中樞連線

-

中樞至支點連線

-

網輻至網際網路連線

-

軸輻至服務連線

-

中樞至網際網路連線

-

網際網路至集線器連線

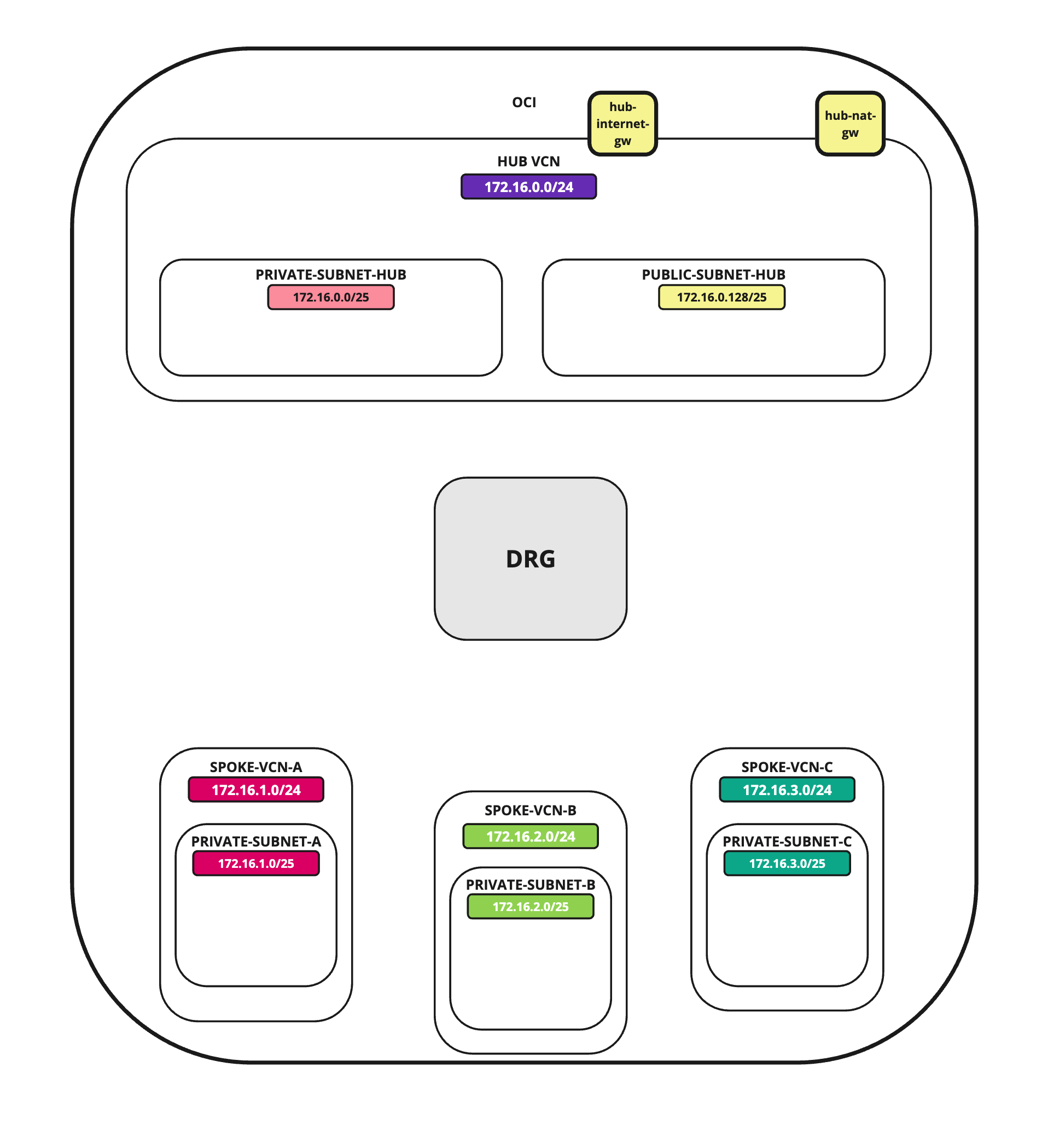

注意:在本教學課程中,我們會在網輻中使用數個網路。

- 網輻 VCN 子網路:

172.16.1.0/25。 - 網輻 B VCN 子網路:

172.16.2.0/25。 - 網輻 C VCN 子網路:

172.16.3.0/25。

- 網輻 VCN 子網路:

目標

-

設定完全設定中樞和網輻路由的 OCI 路由環境。我們會將所有網路流量遞送至中樞 VCN 的中樞 VCN,其中中樞 VCN 將會包含防火牆,以檢查來自該處所的所有流量。

- 工作 1:建立中樞並軸輻 VCN。

- 工作 2:在集線器內部建立子網路並網輻 VCN。

- 工作 3:建立 DRG、網際網路閘道以及 NAT 閘道。

- 工作 4: 新增連附至所有 VCN 內不同子網路的執行處理。

- 工作 5:在中樞 VCN 中新增 pfSense 防火牆。

- 工作 6:開啟安全清單上的防火牆規則。

- 工作 7:使用集線器防火牆檢查設定不同 VCN 與網際網路之間的路由。

- 工作 8:驗證連線。

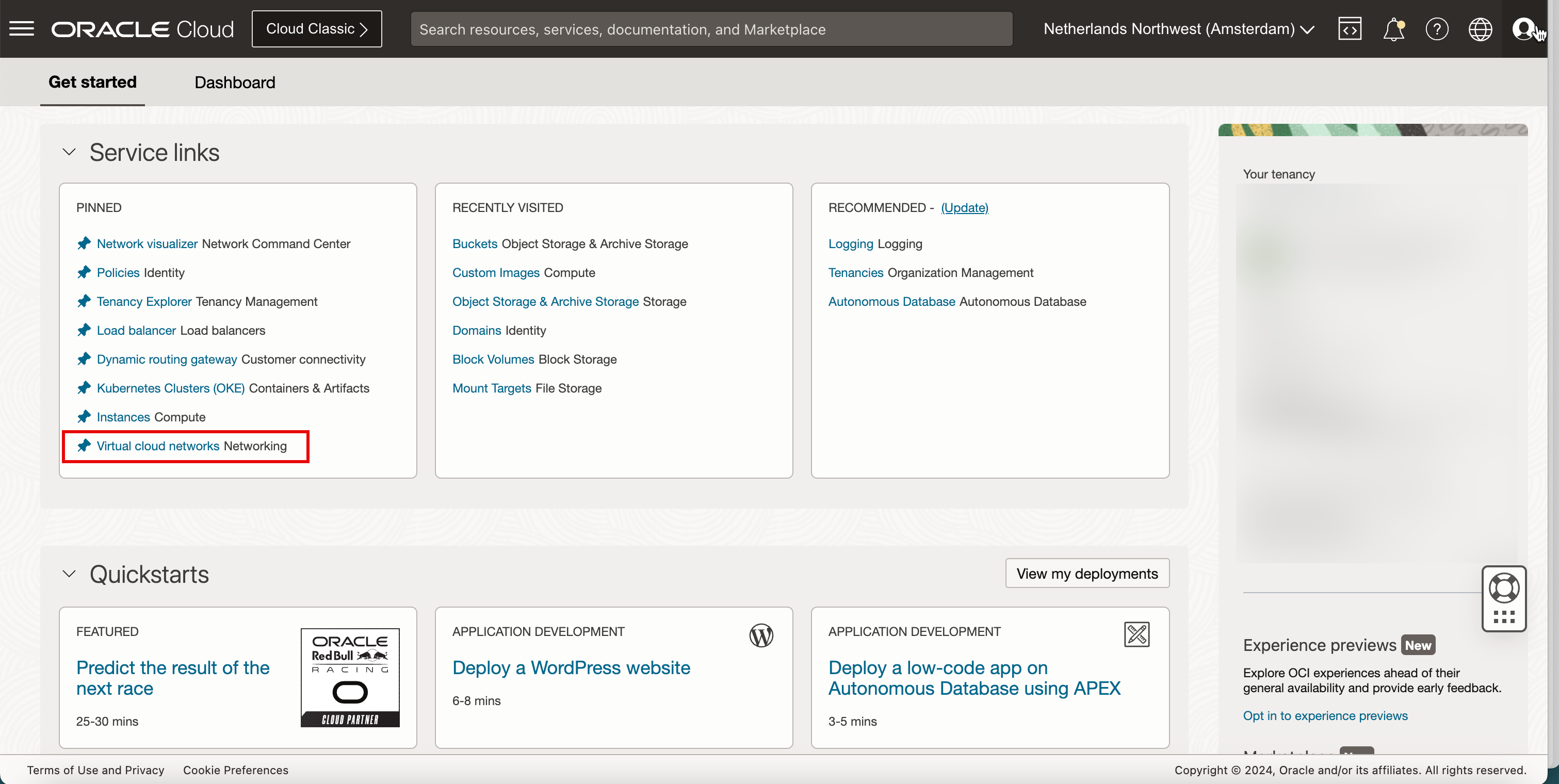

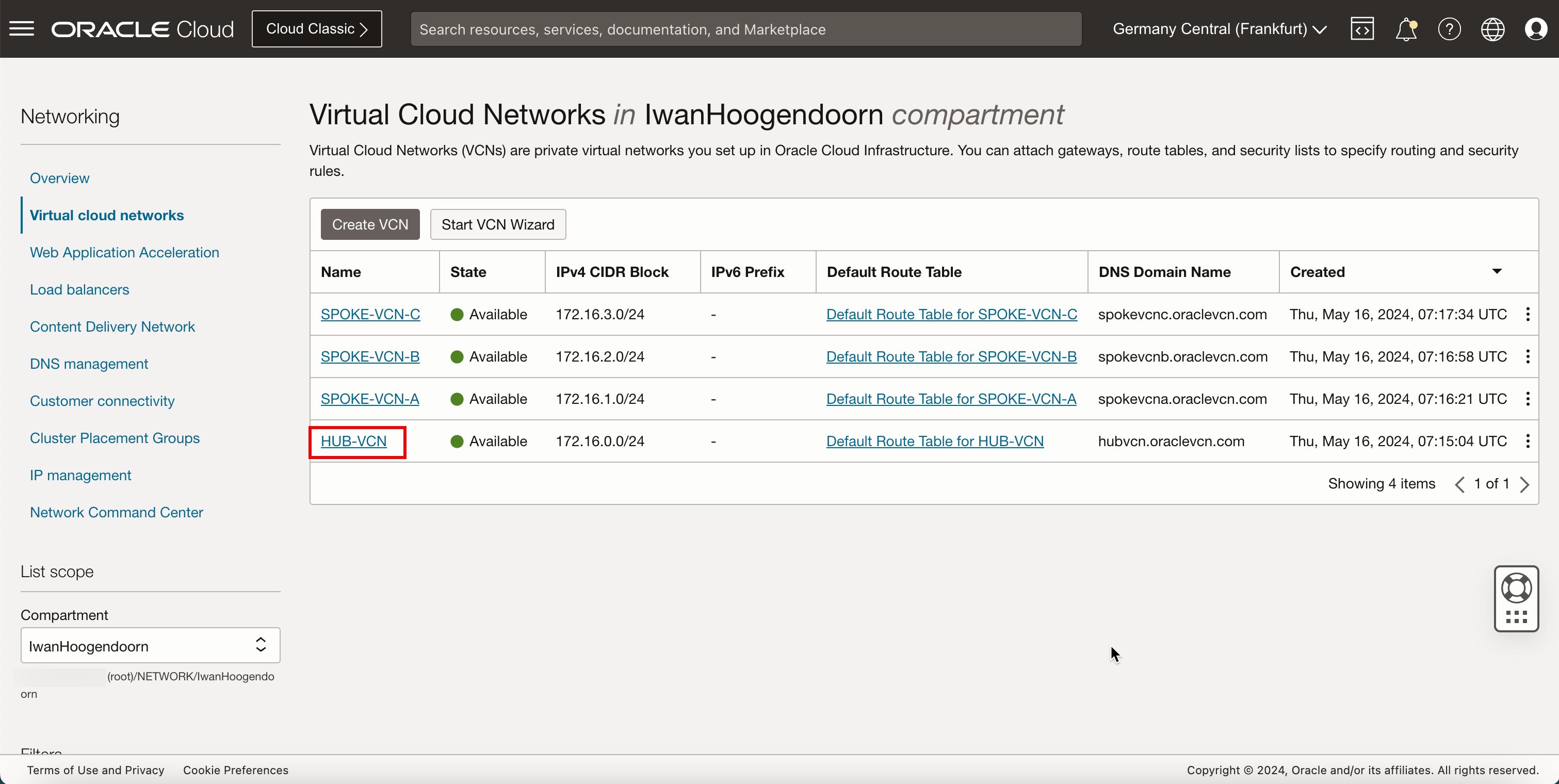

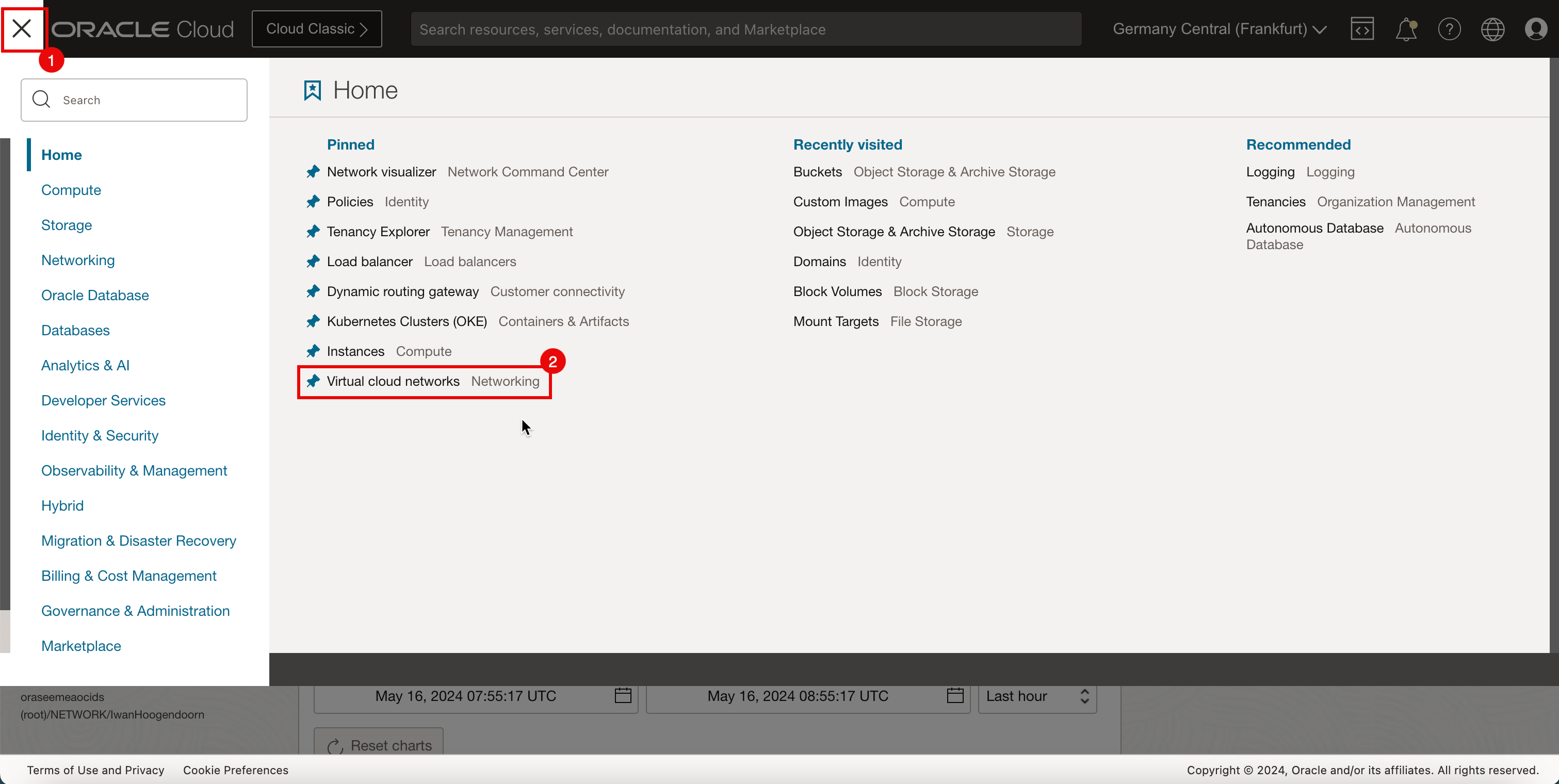

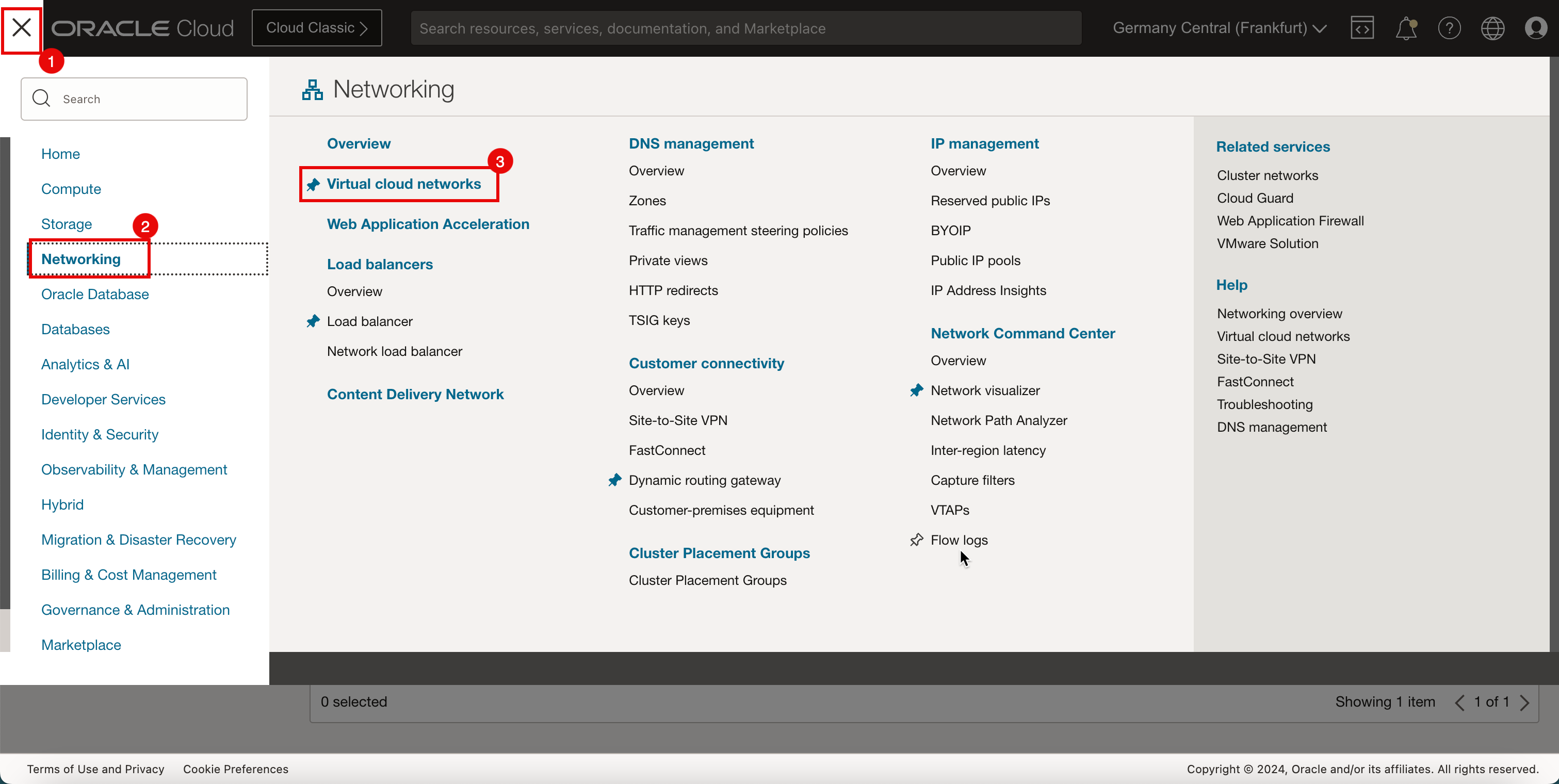

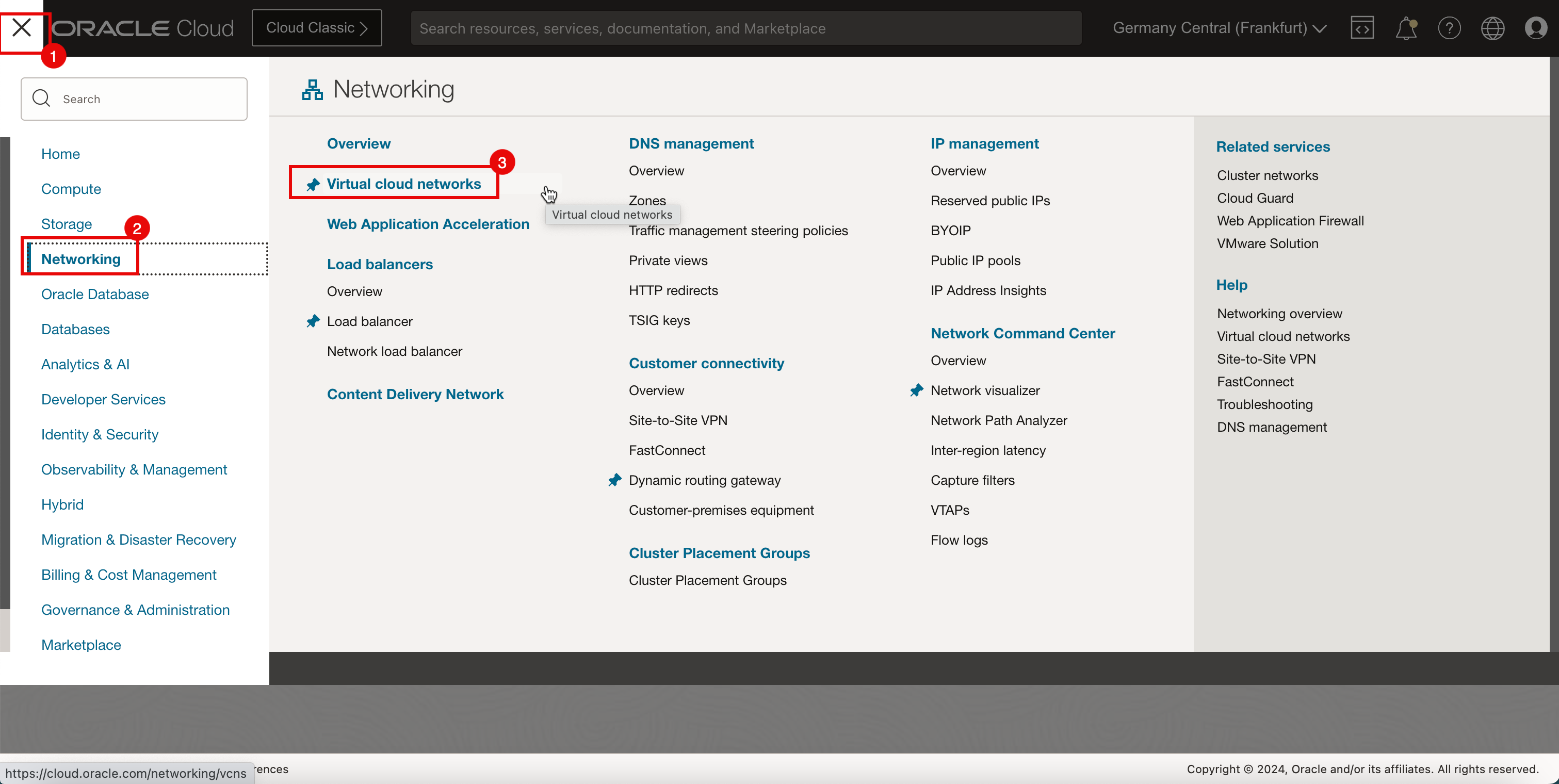

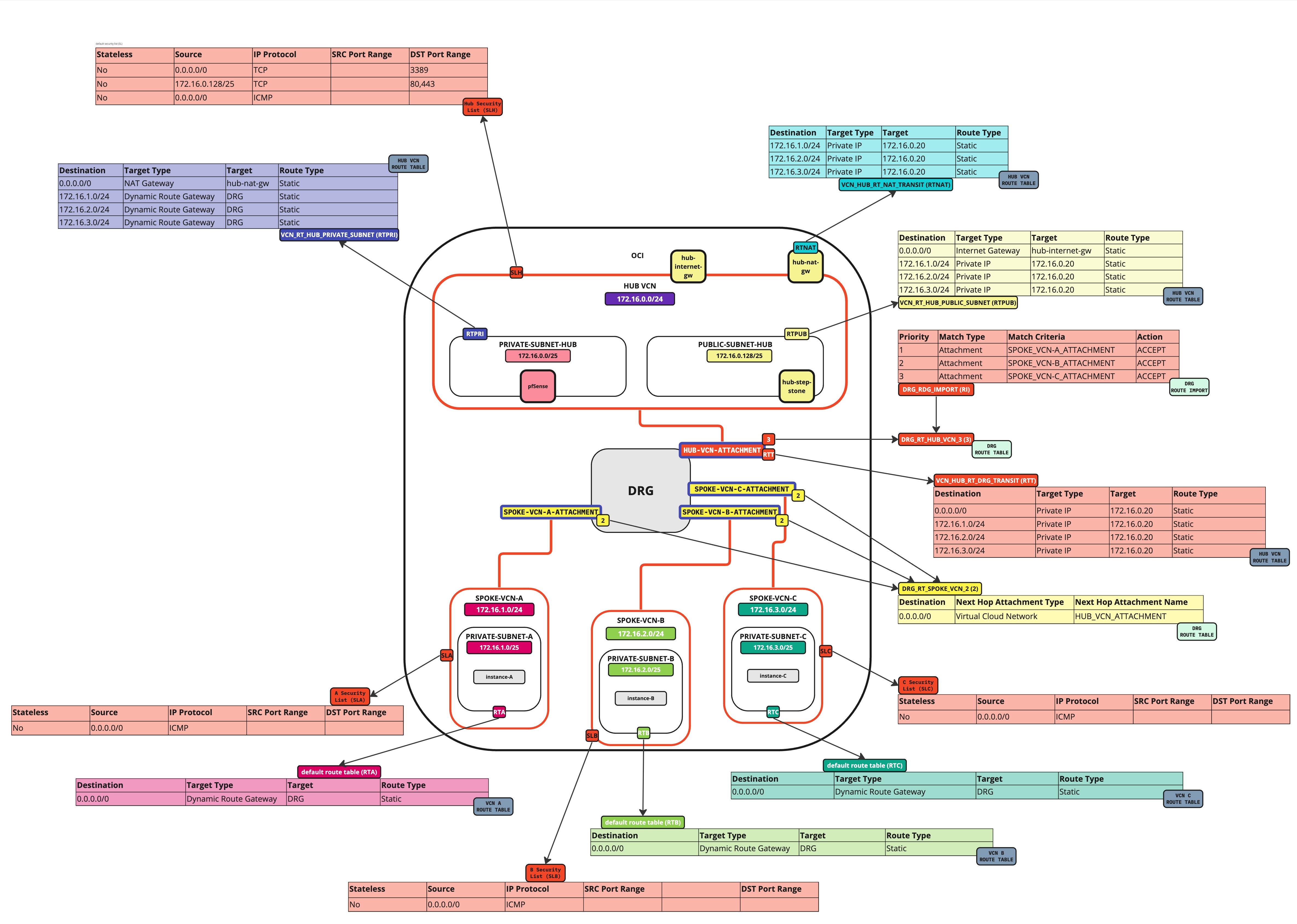

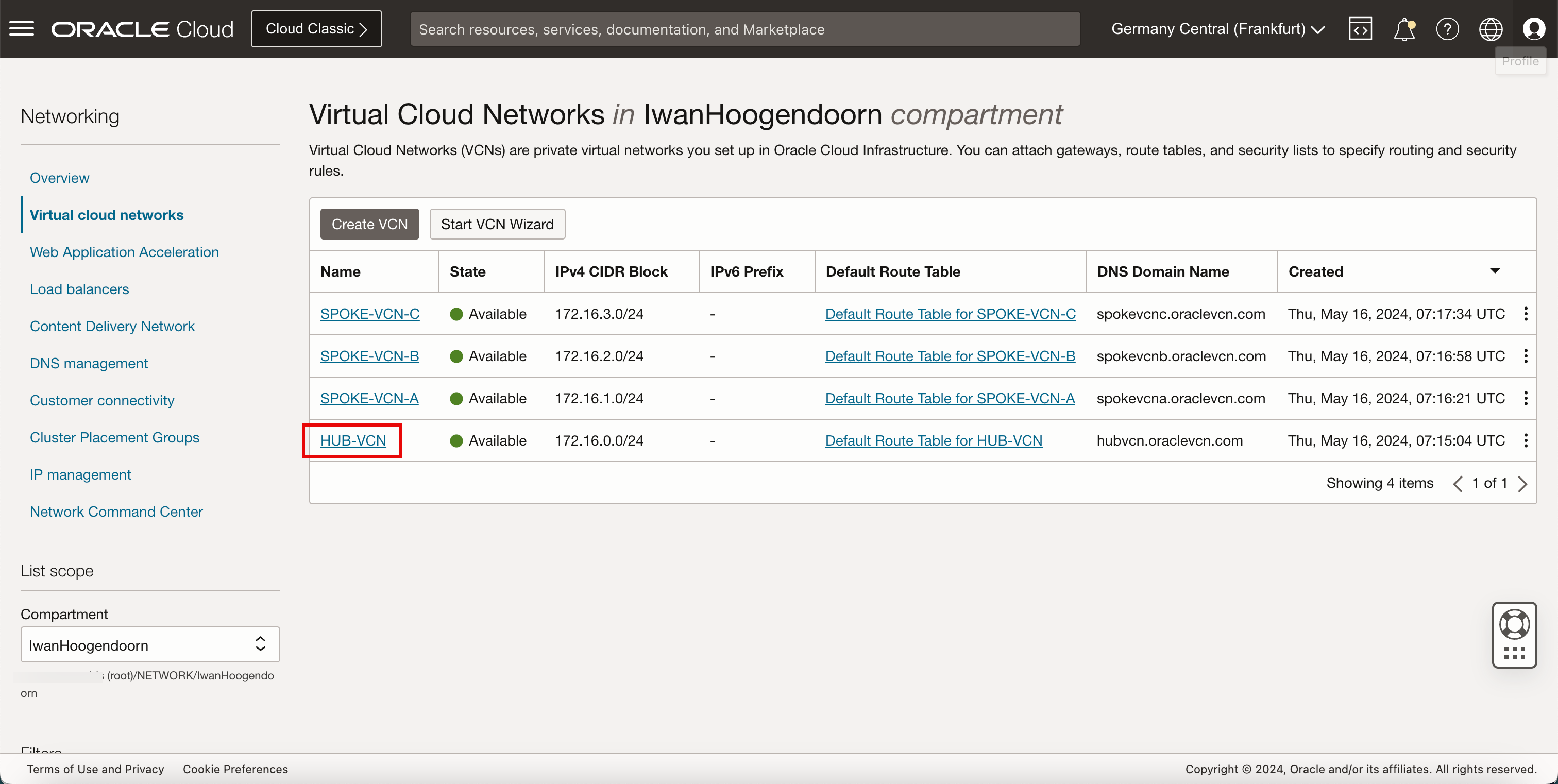

作業 1:建立 Hub 和 Spoke VCN

-

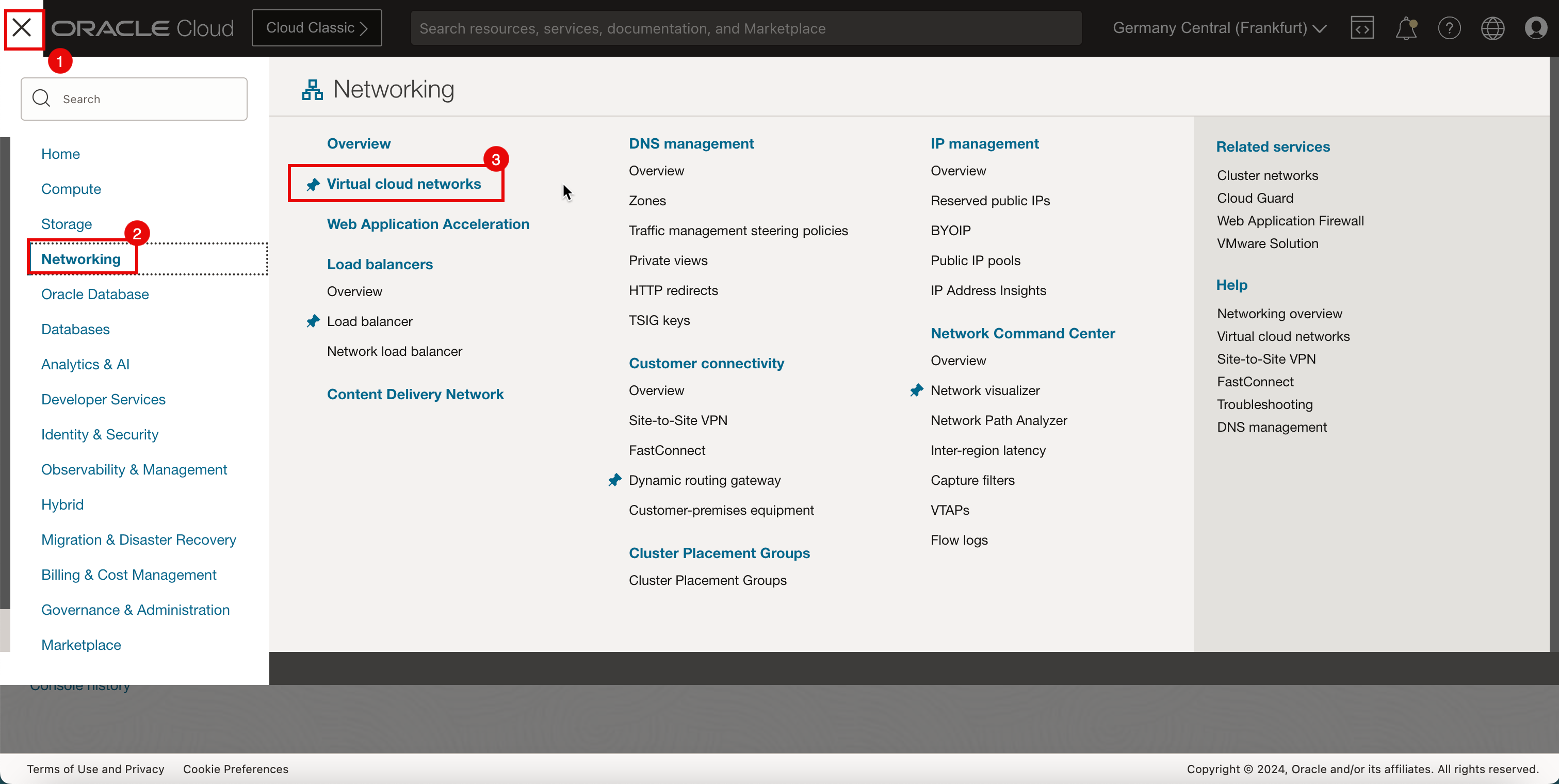

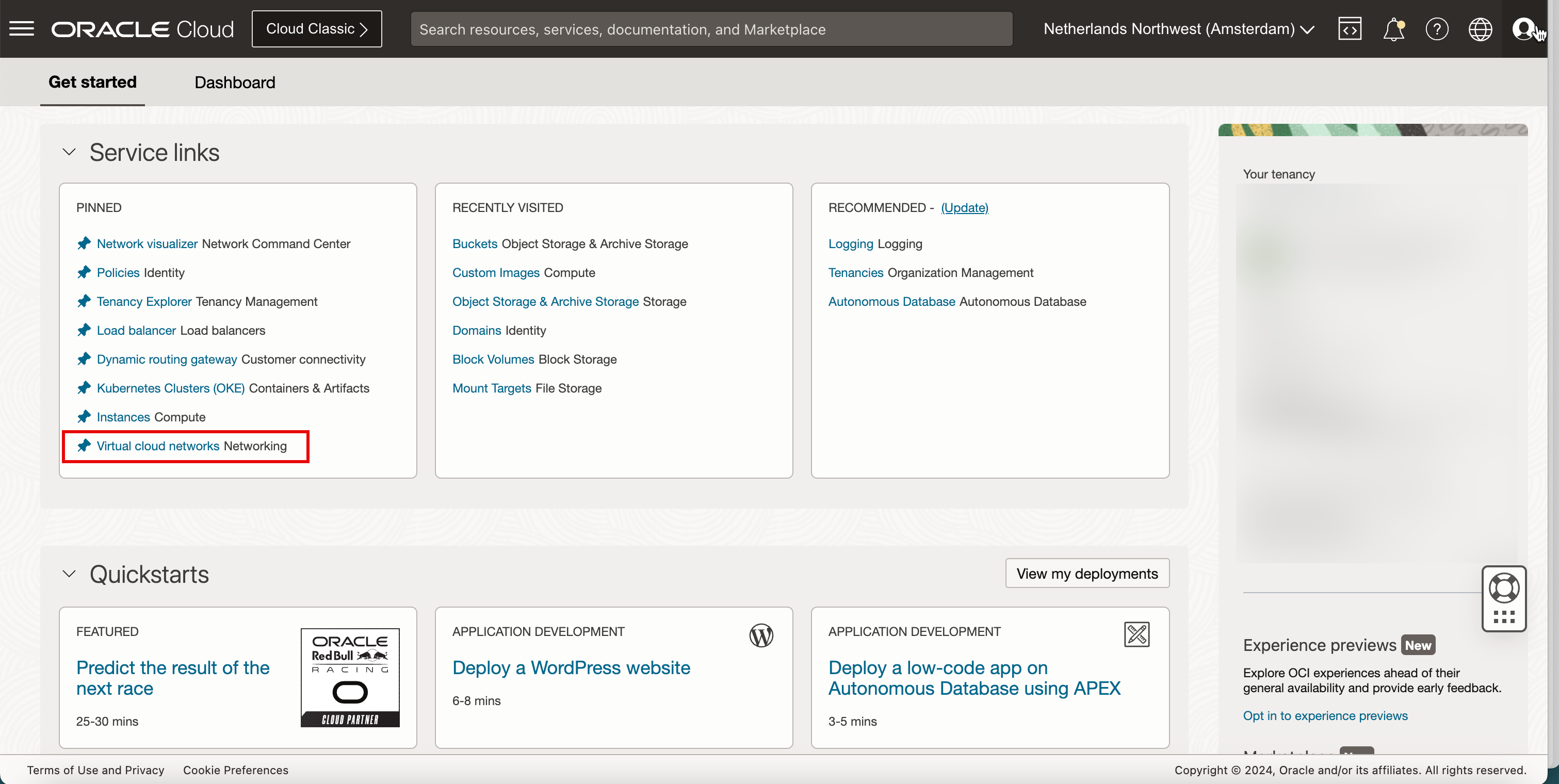

登入 OCI 主控台,然後按一下虛擬雲端網路,或按一下漢堡功能表 (按)、網路和虛擬雲端網路。

-

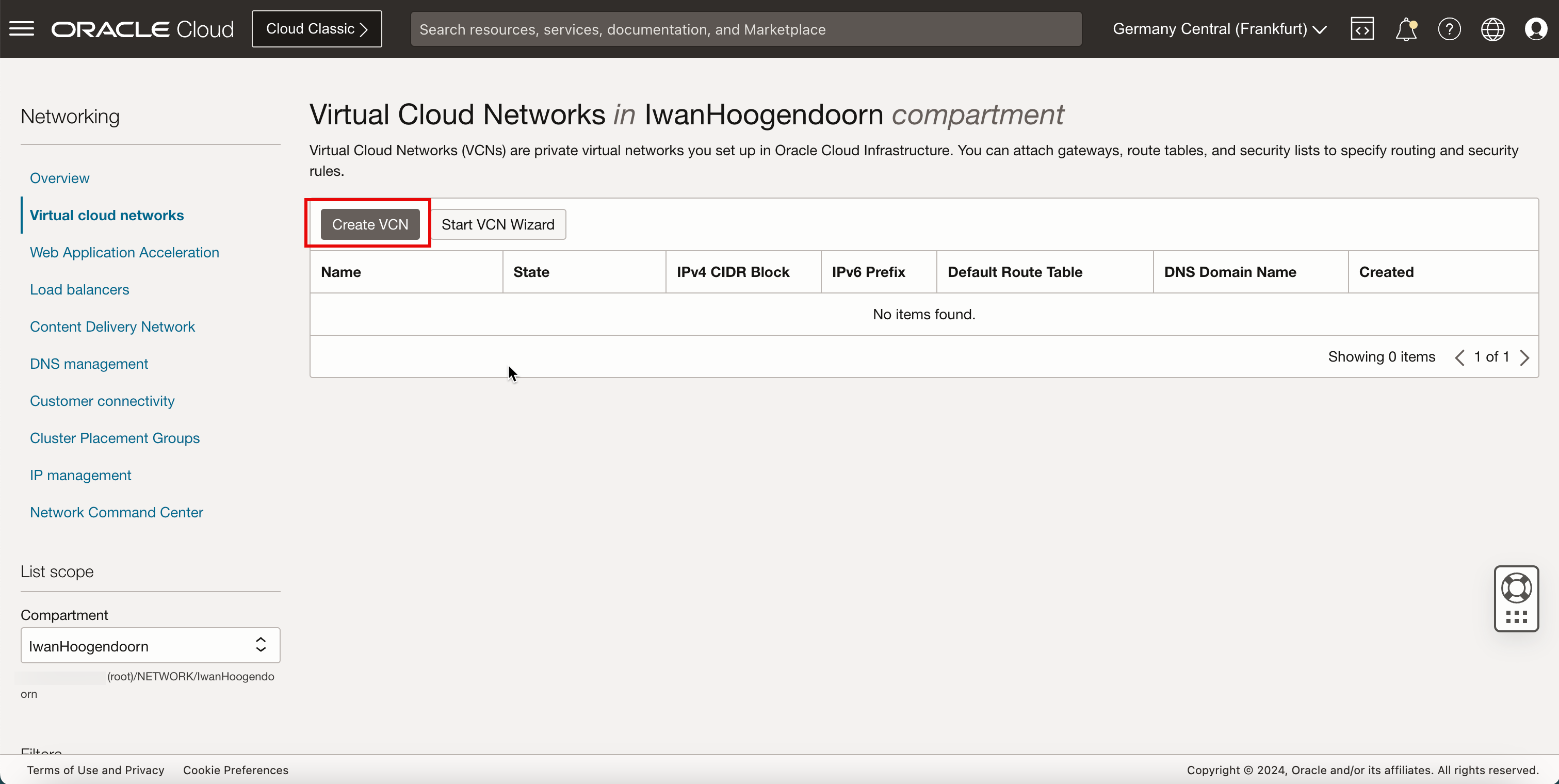

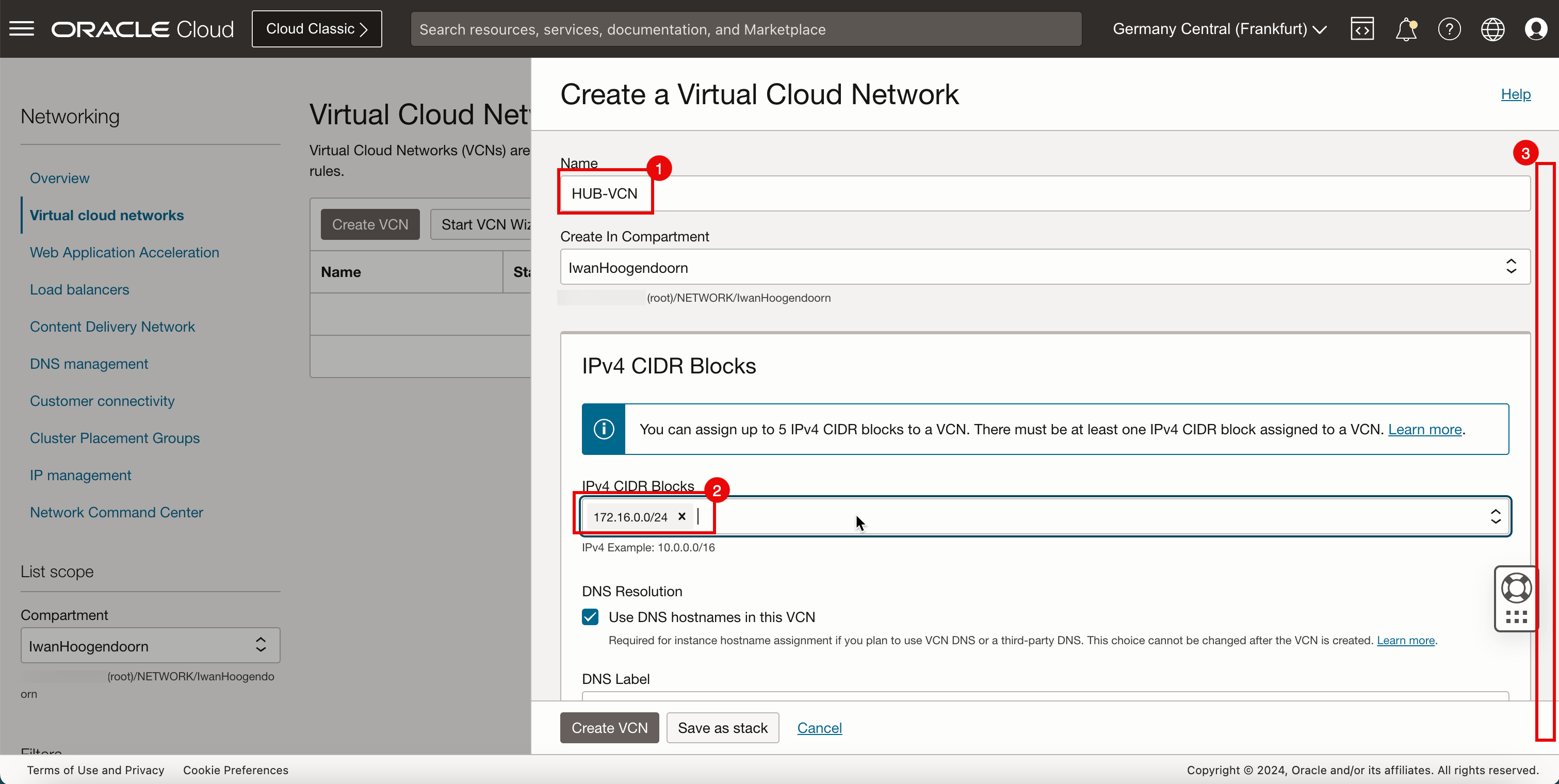

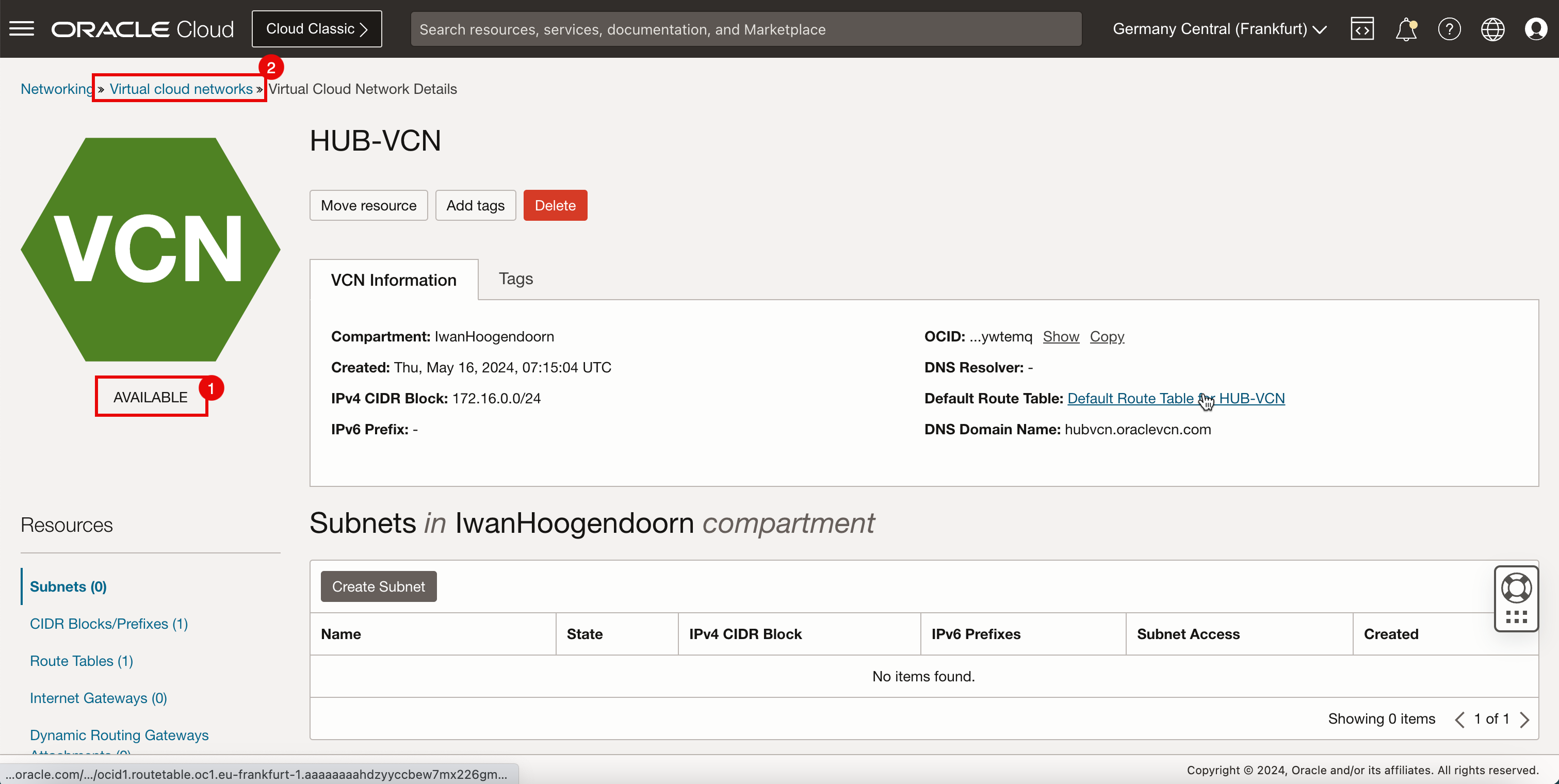

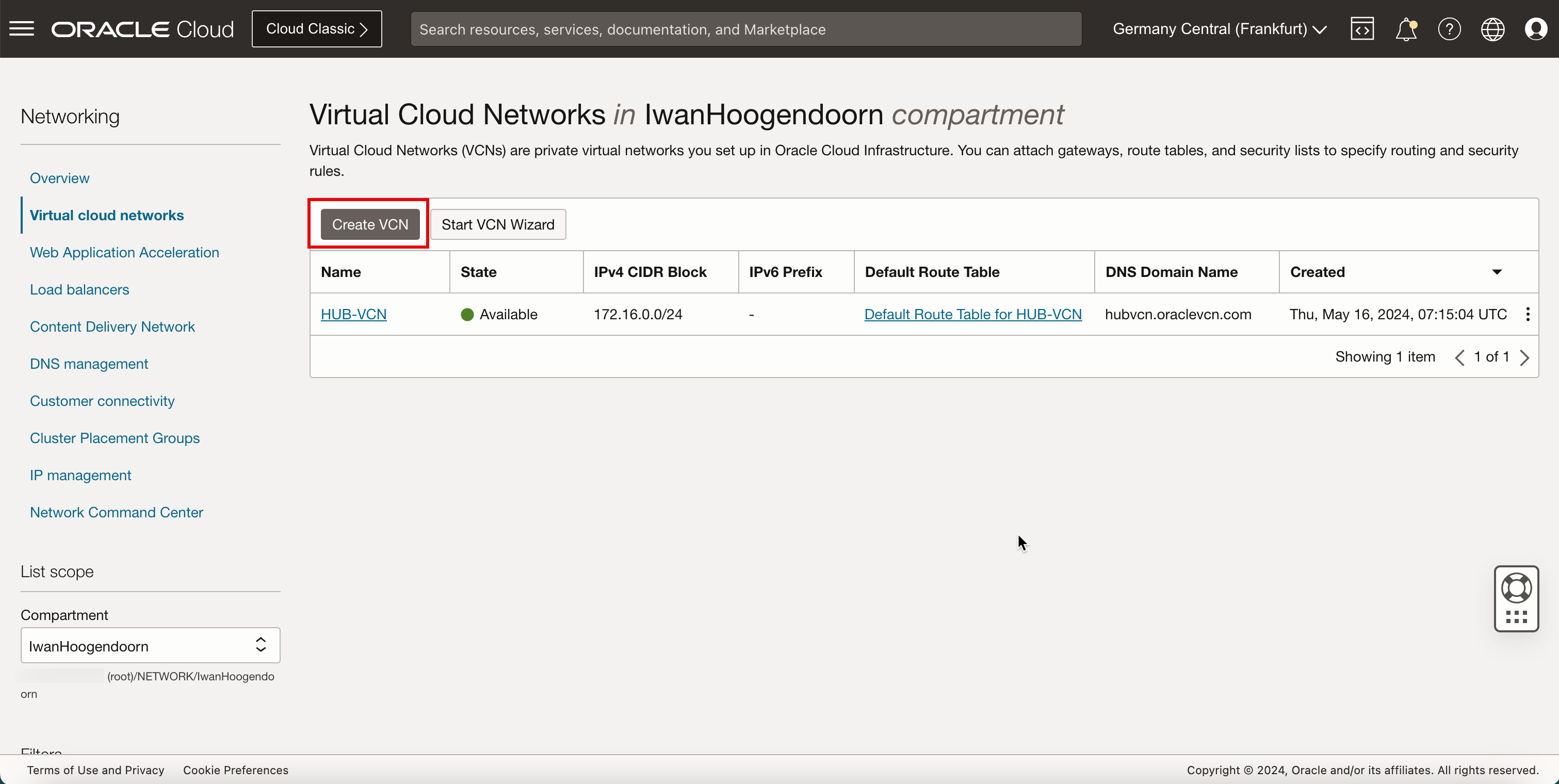

按一下建立 VCN 以建立 VCN。

- 輸入中樞 VCN 的名稱。

- 輸入中樞 VCN 的 IPv4 CIDR 區塊。

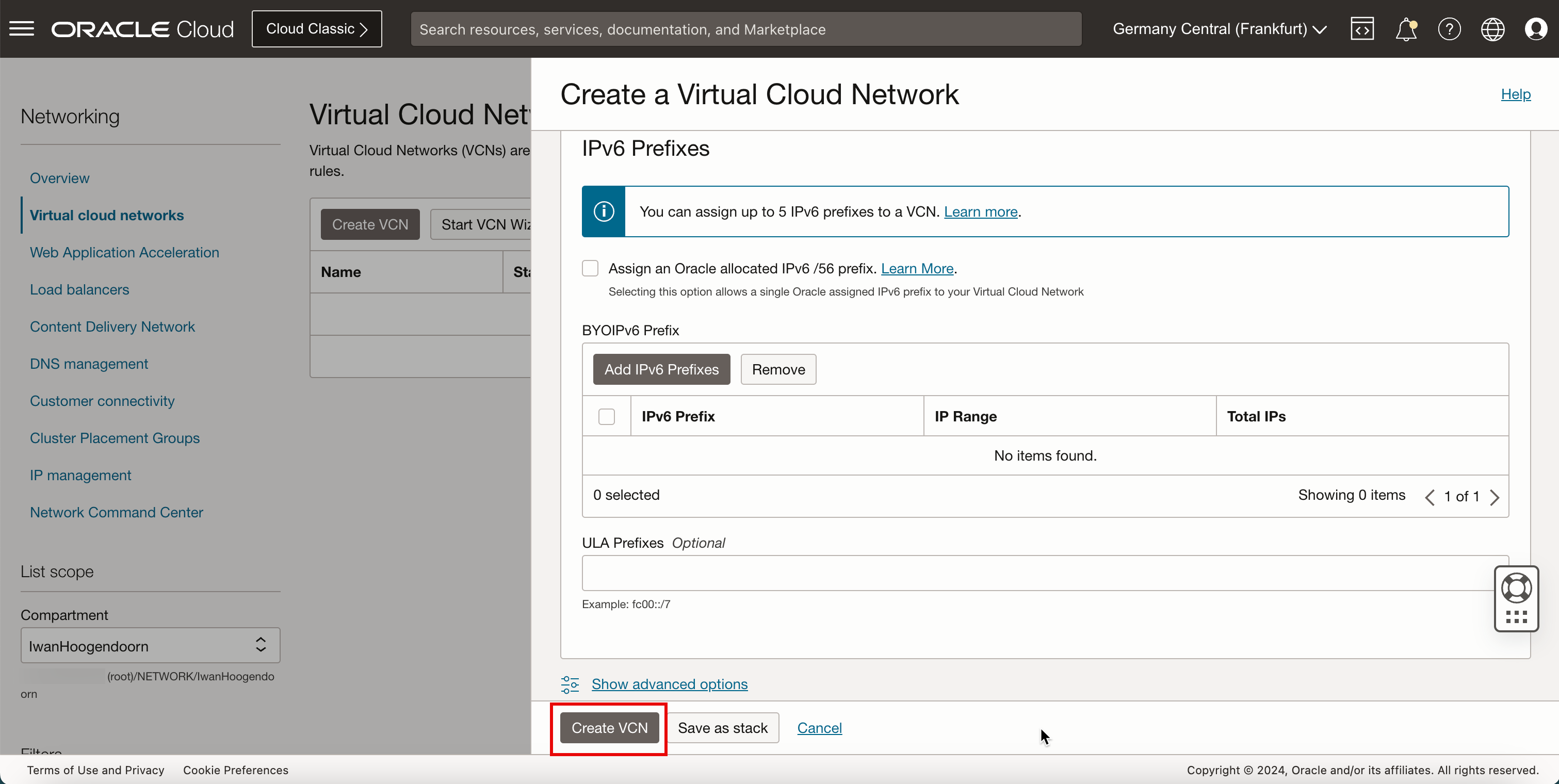

- 向下捲動。

-

按一下建立 VCN 。

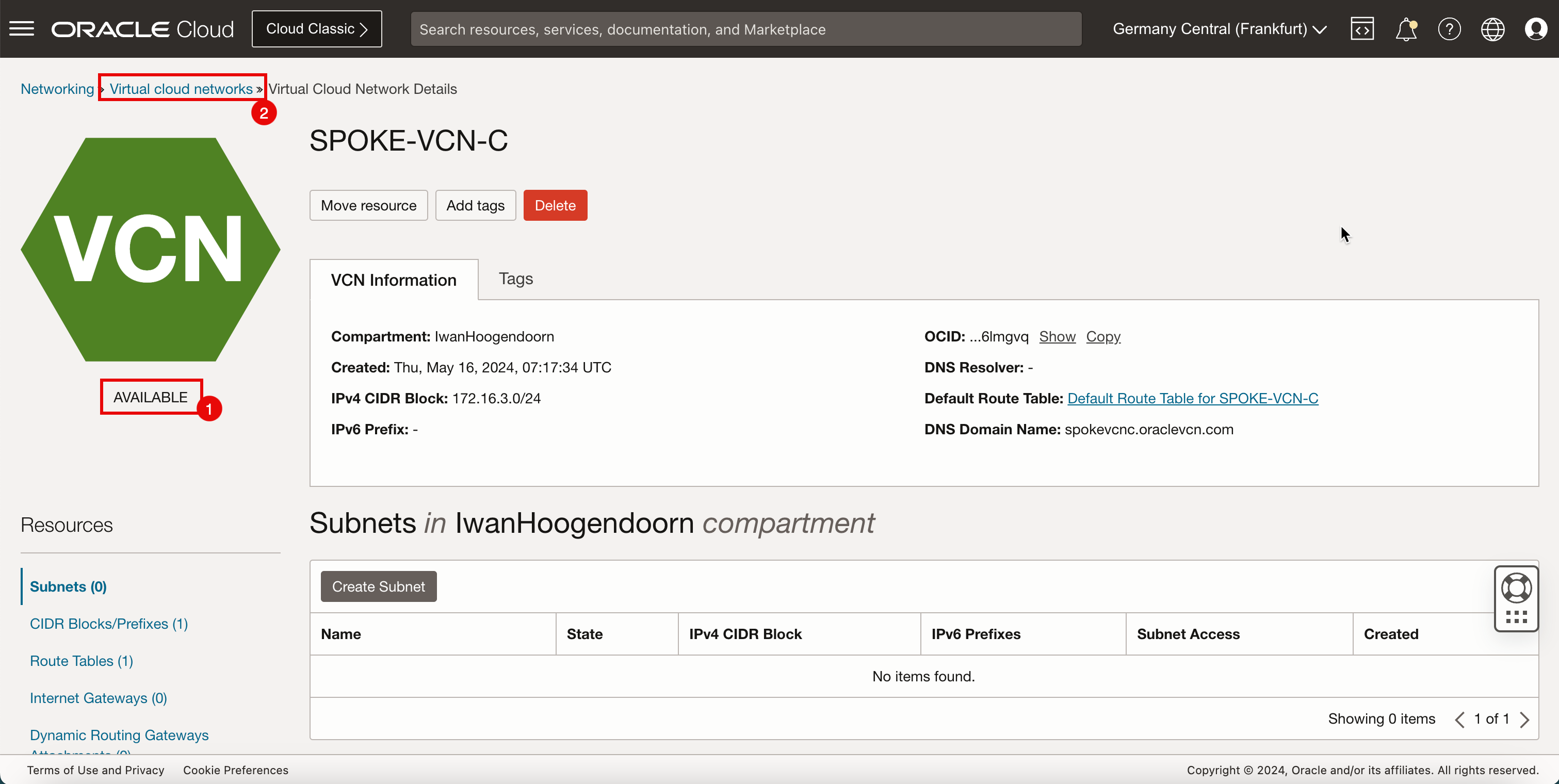

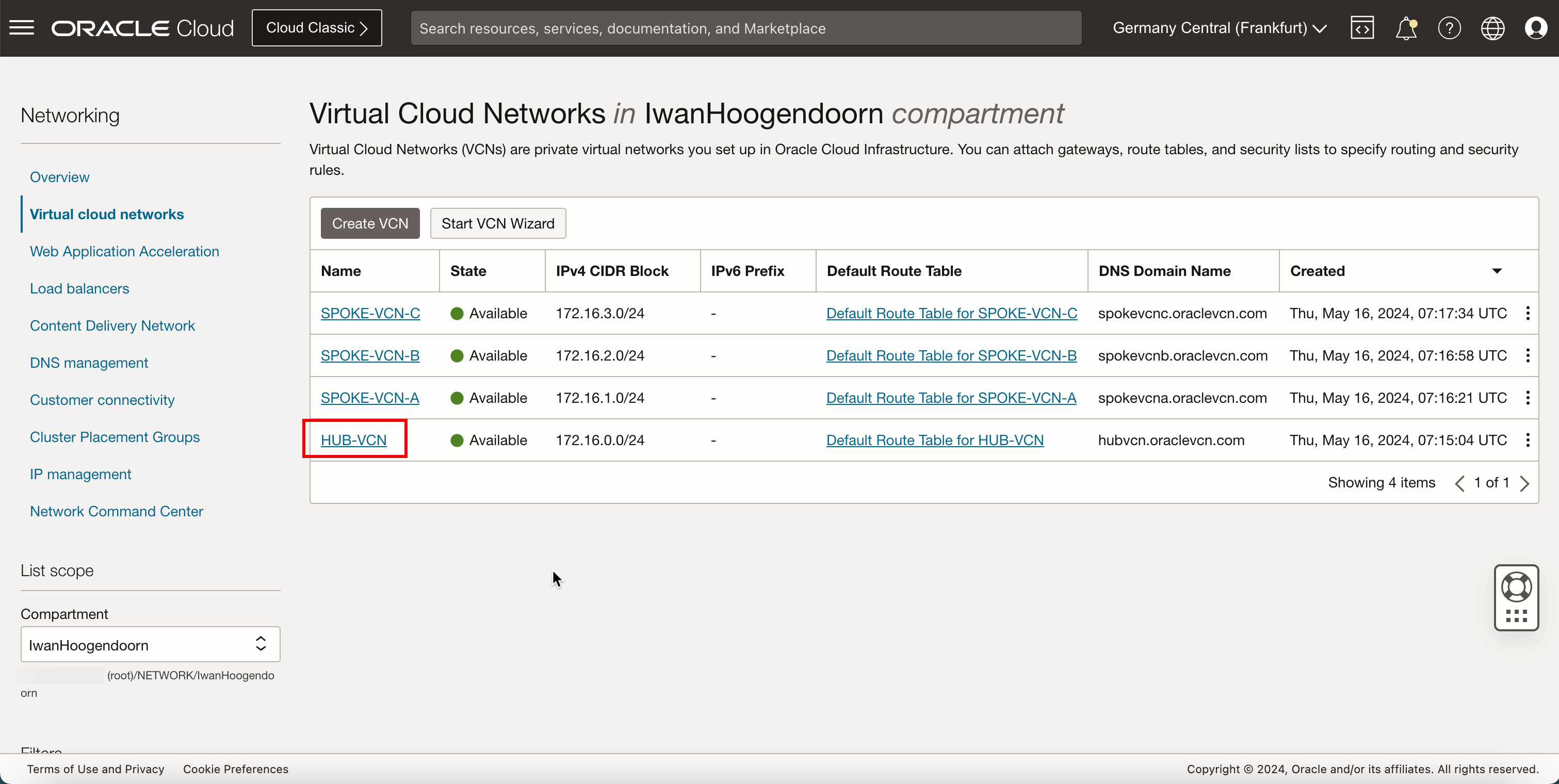

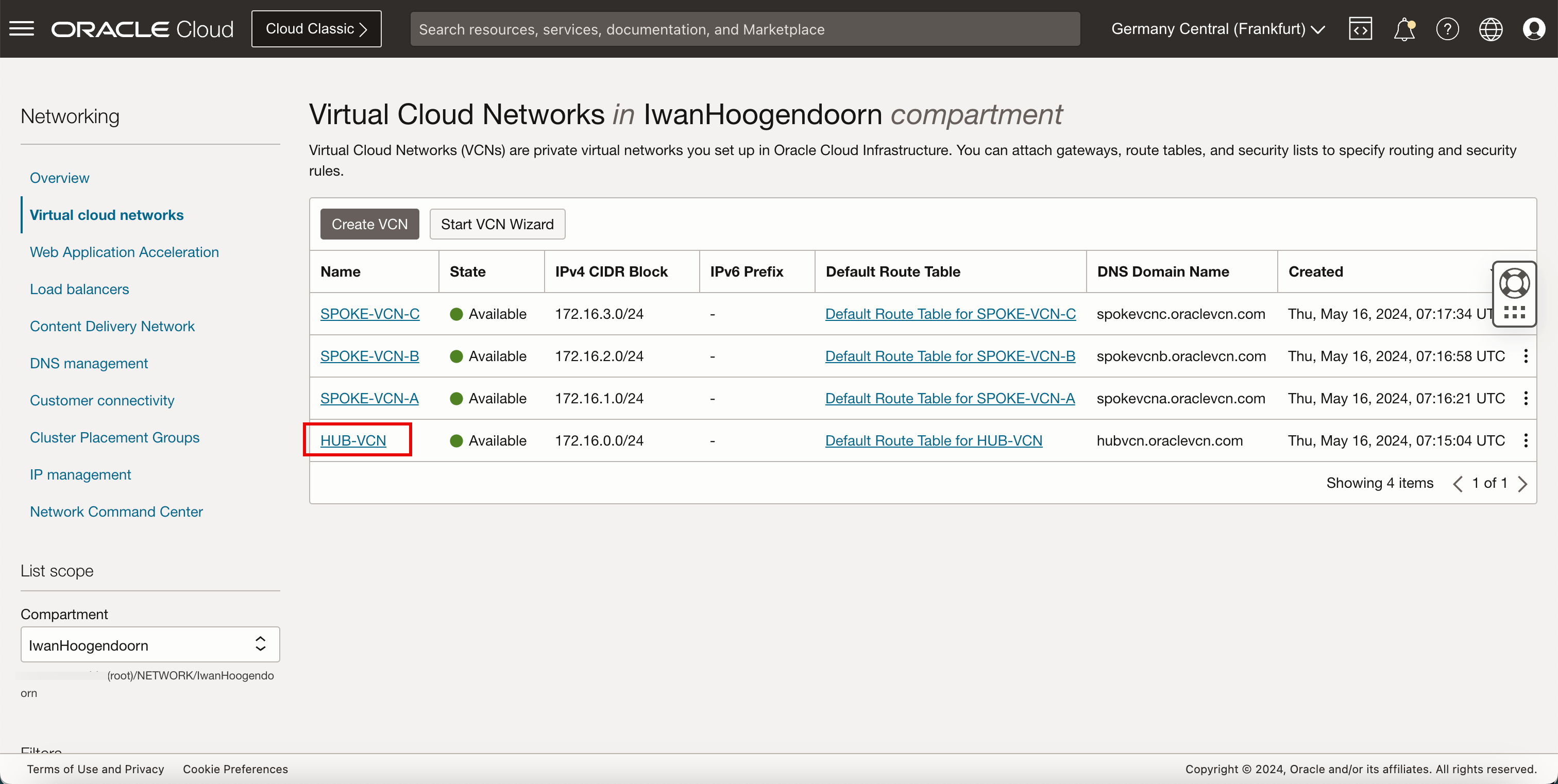

- 請注意,中樞 VCN 為 AVAILABLE 。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

-

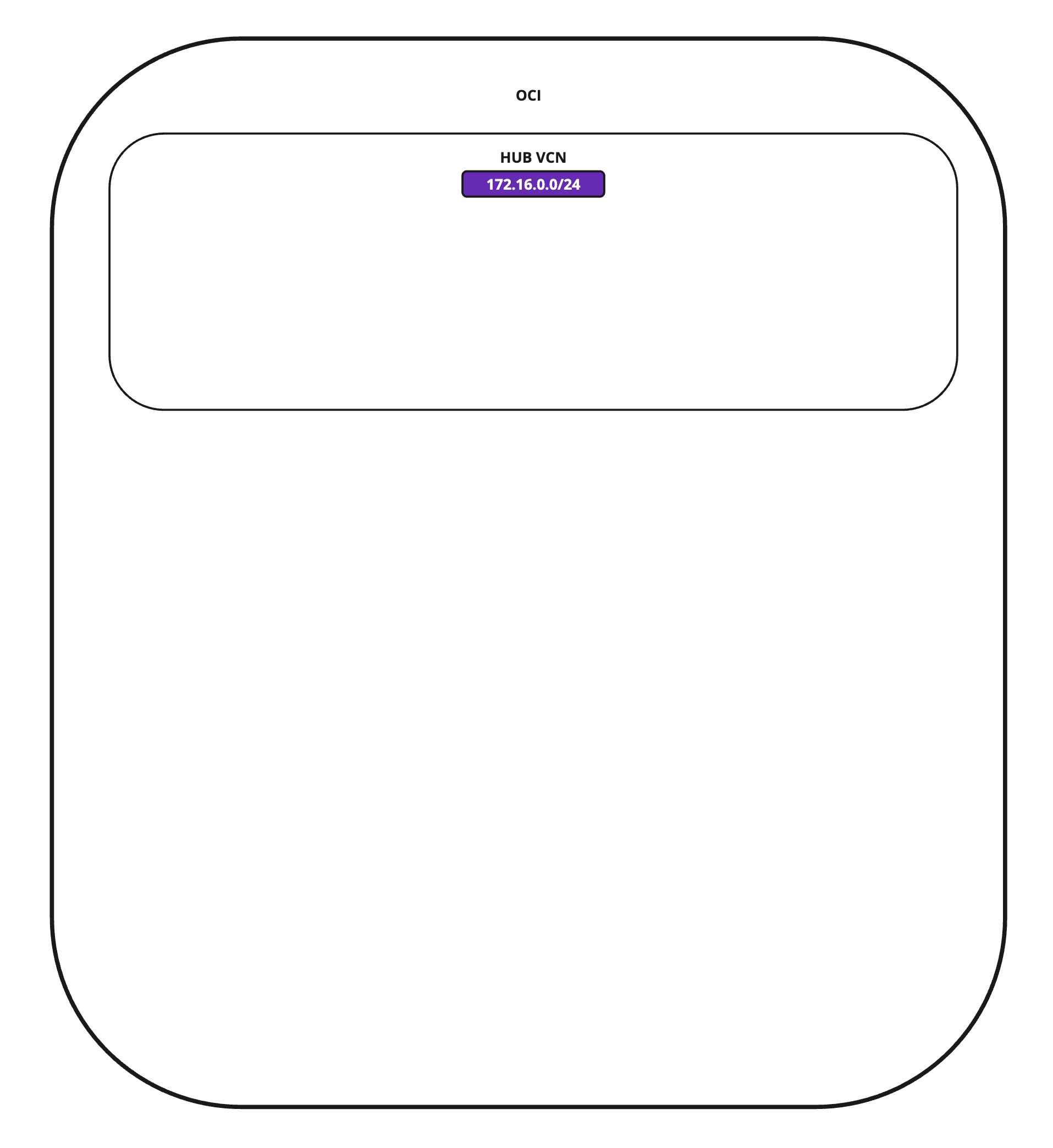

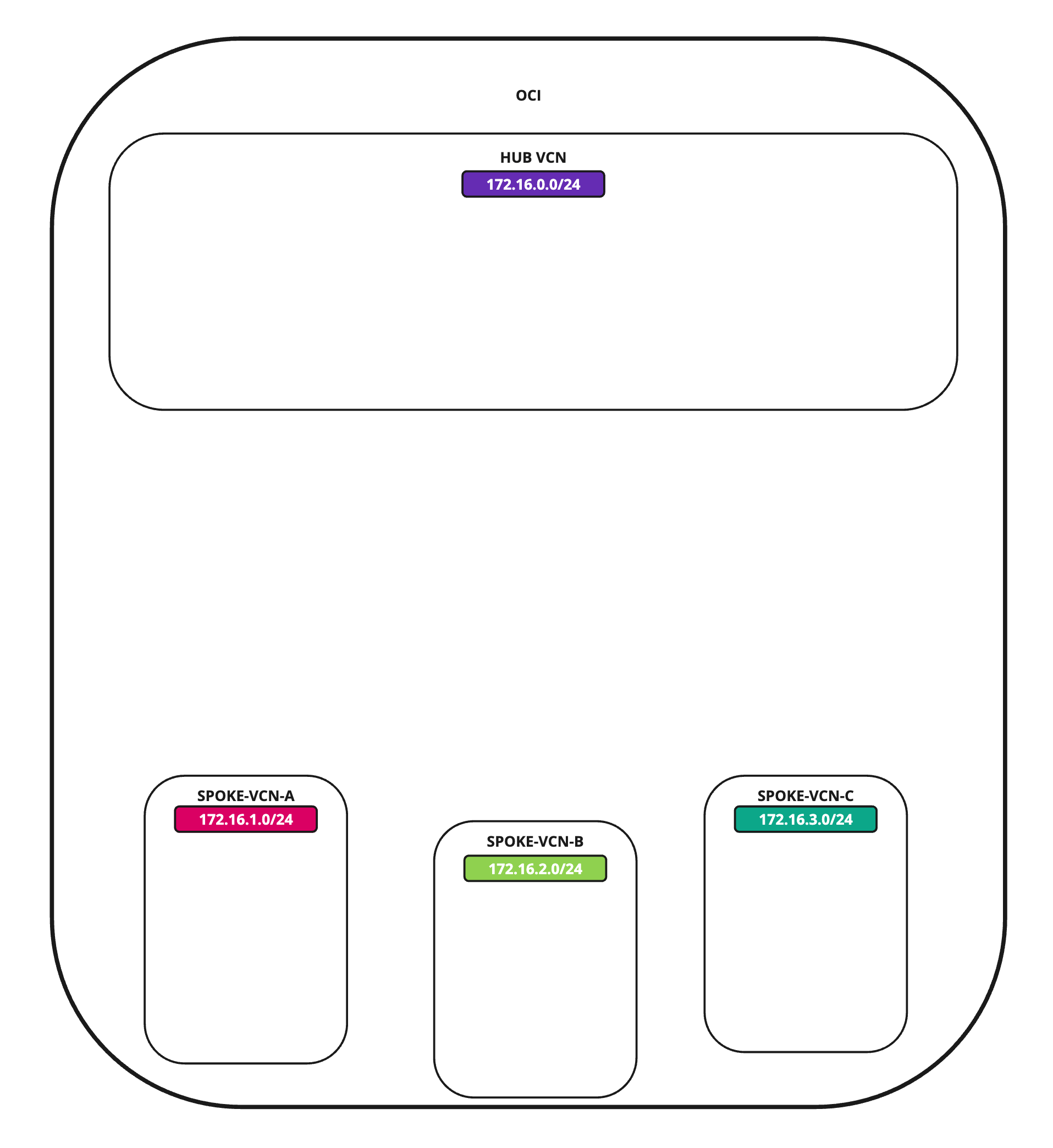

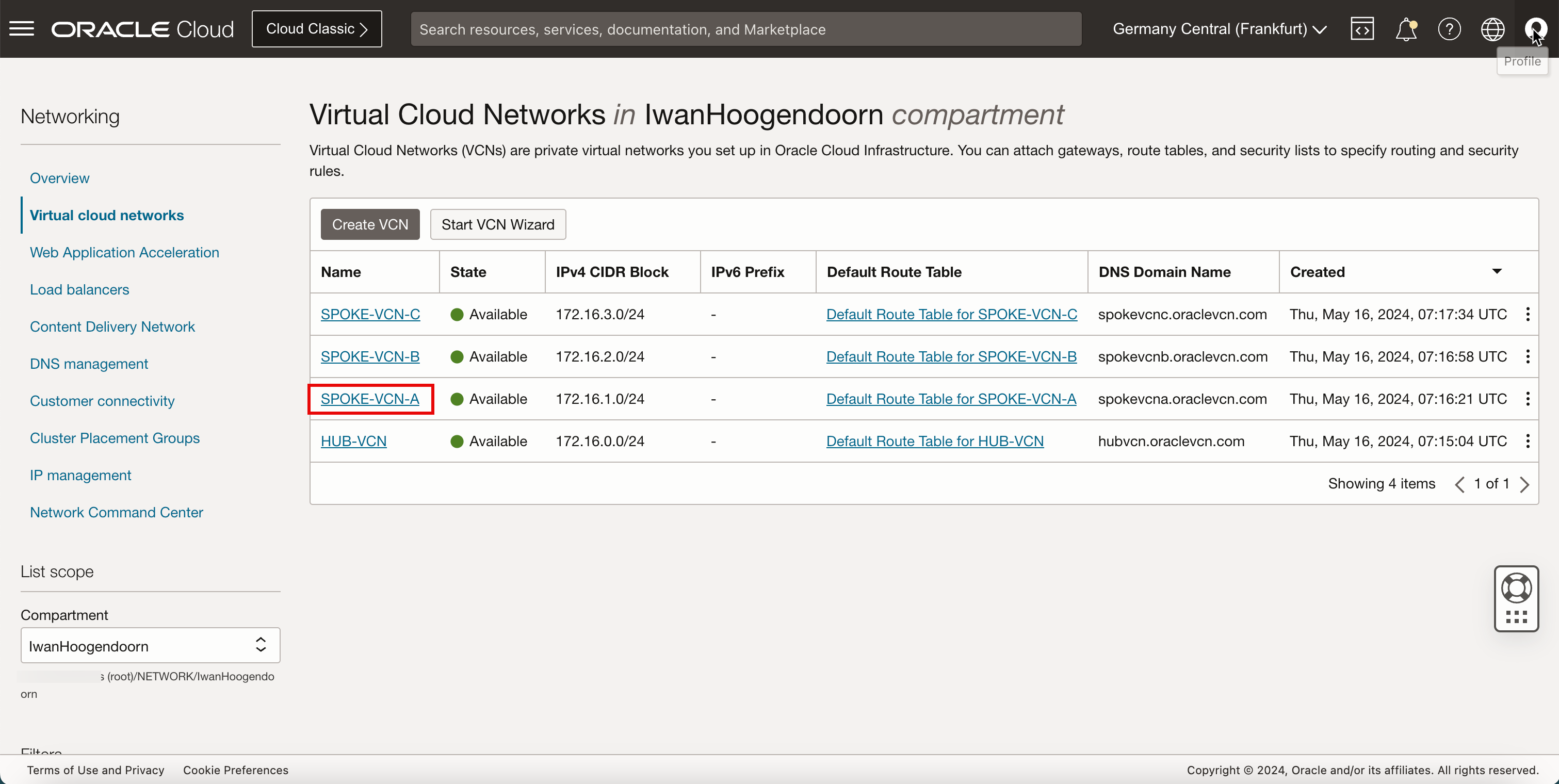

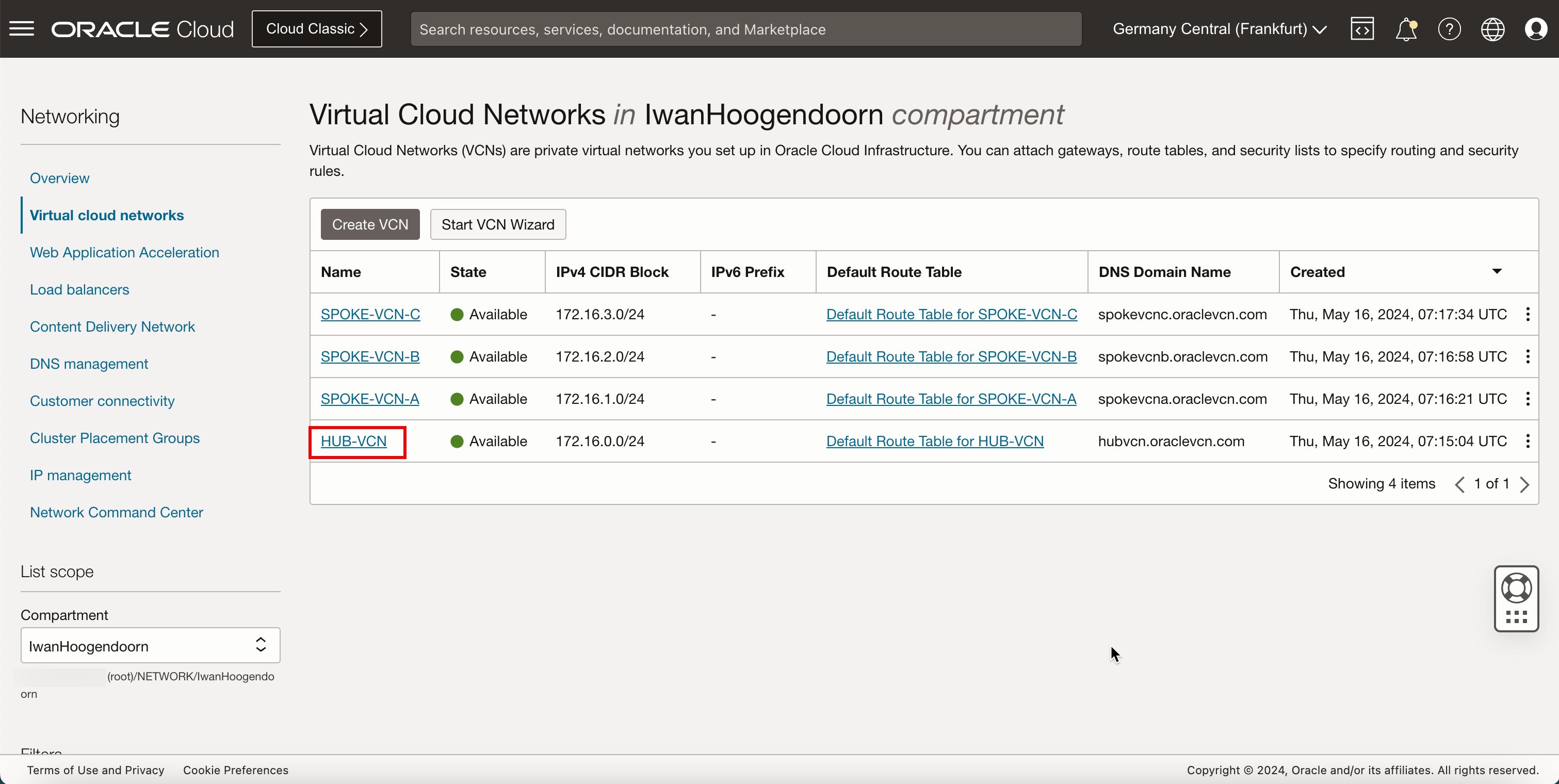

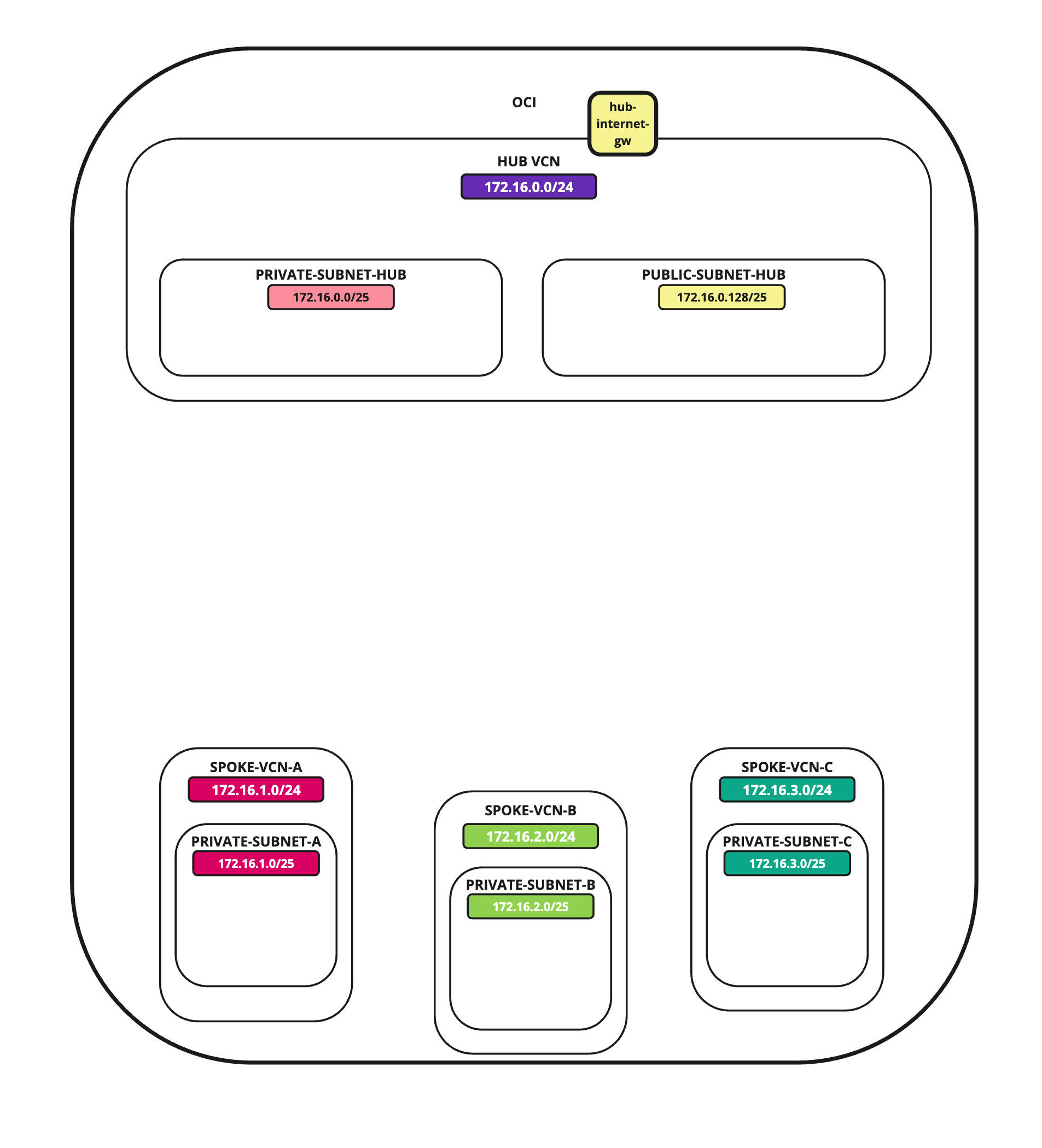

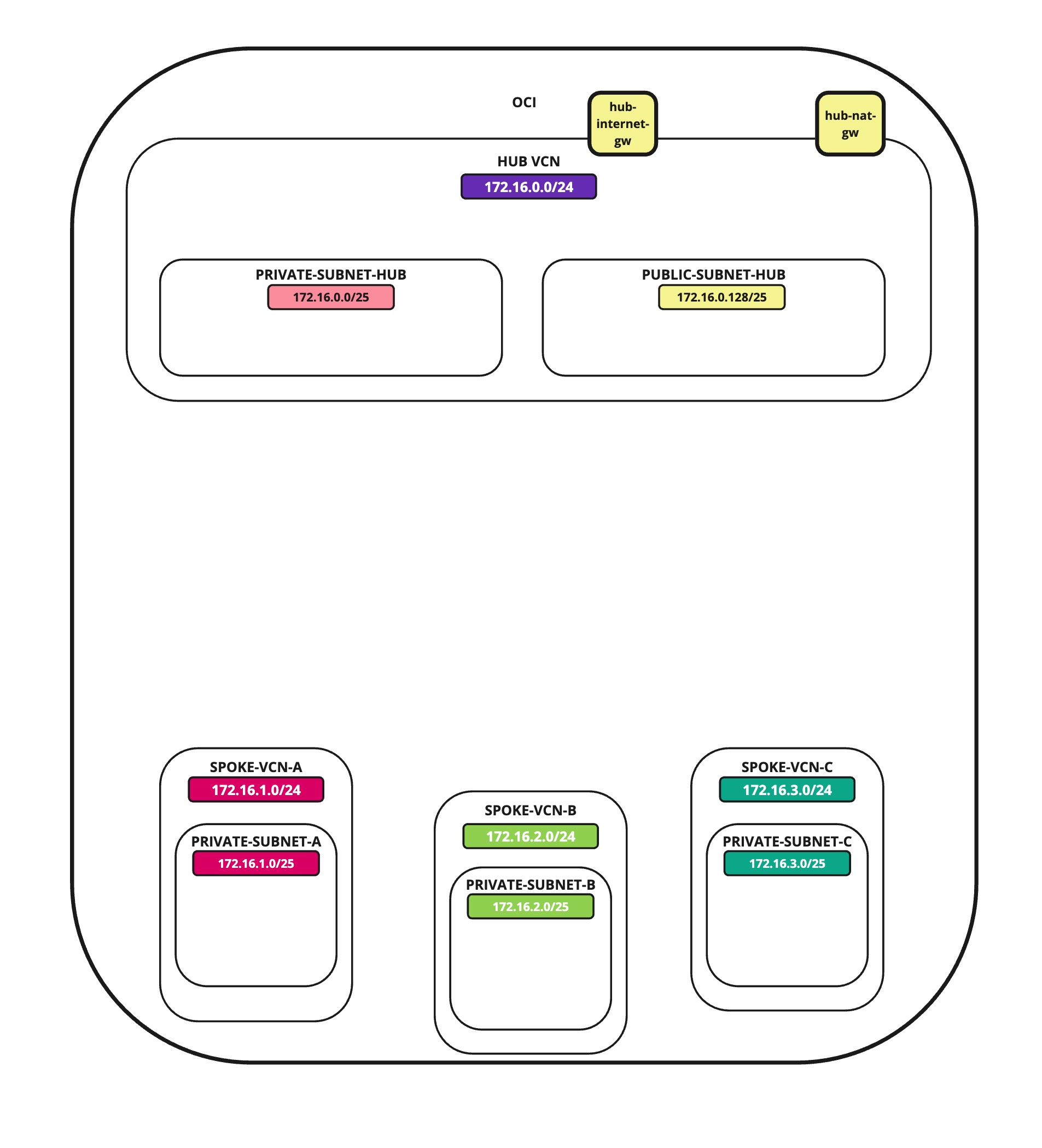

下圖說明到目前為止所建立項目的視覺表示法。

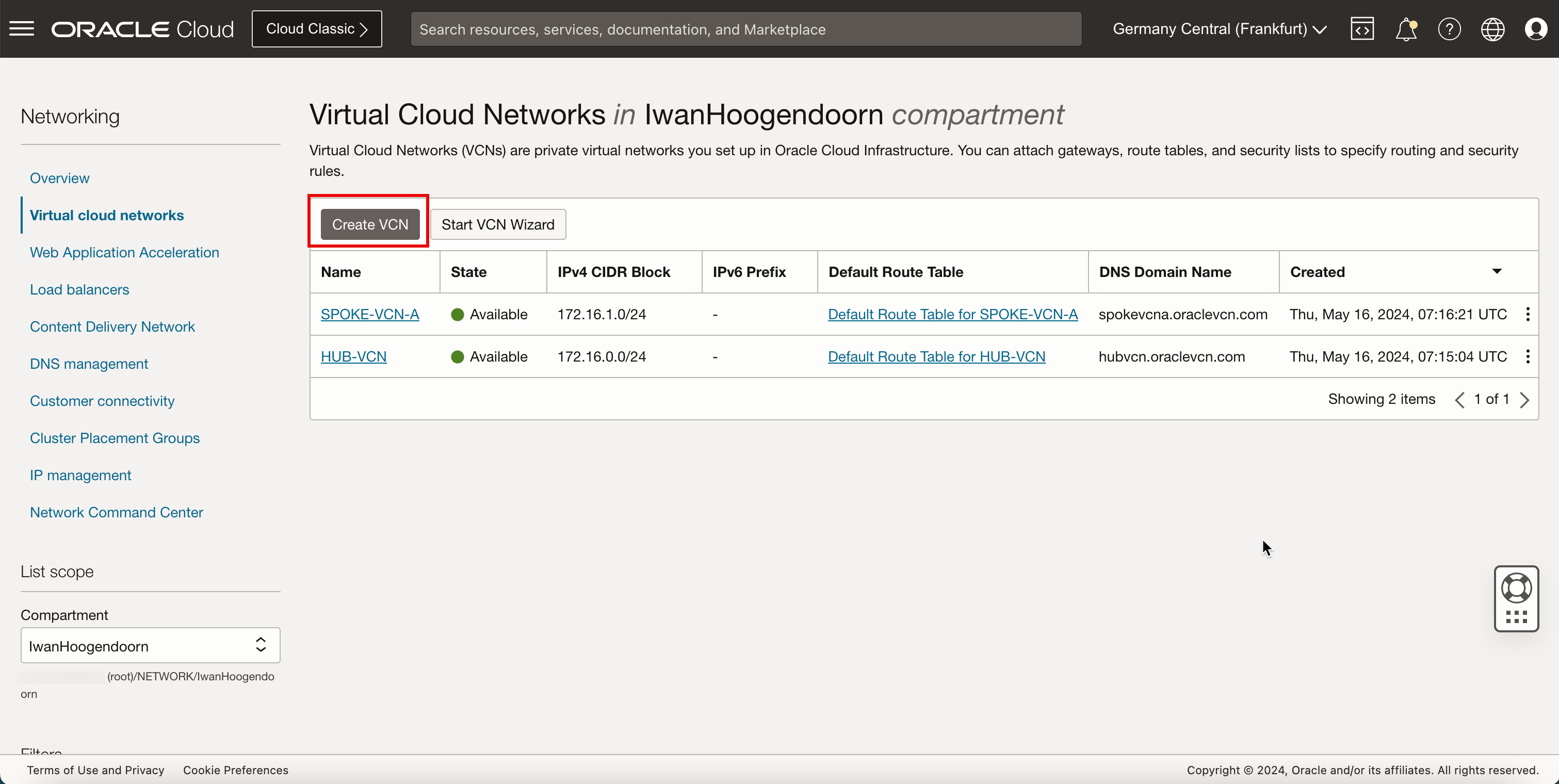

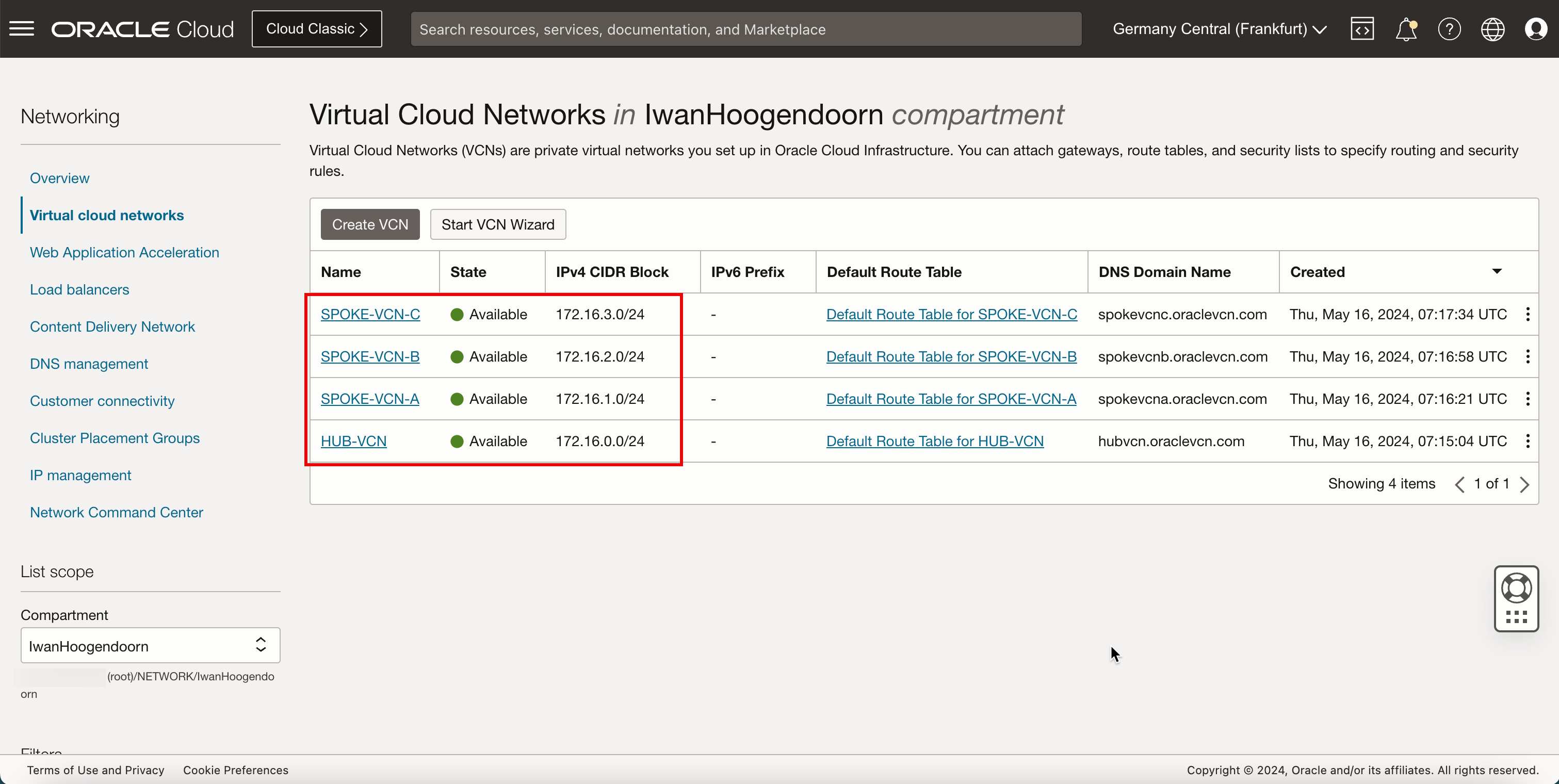

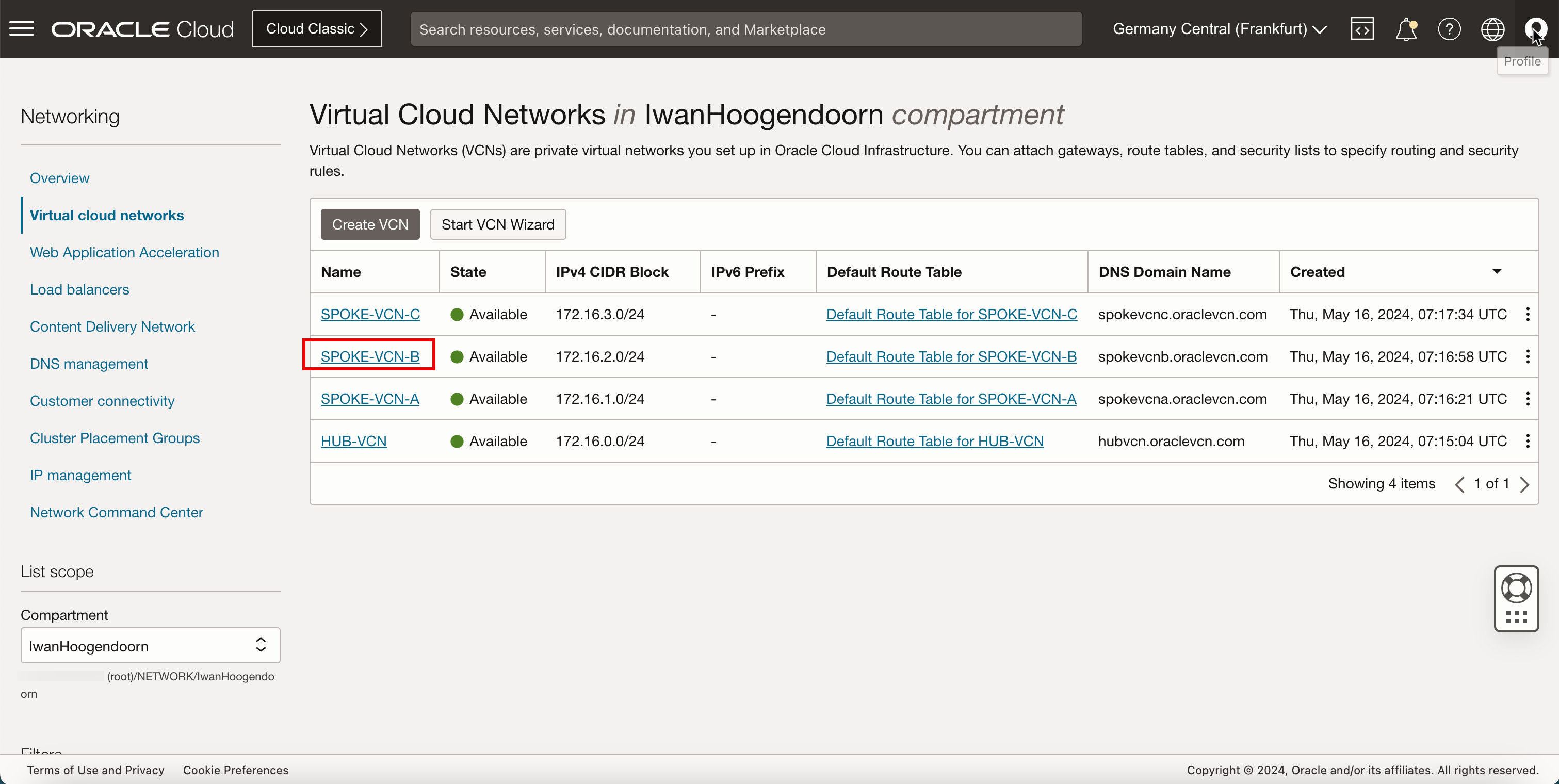

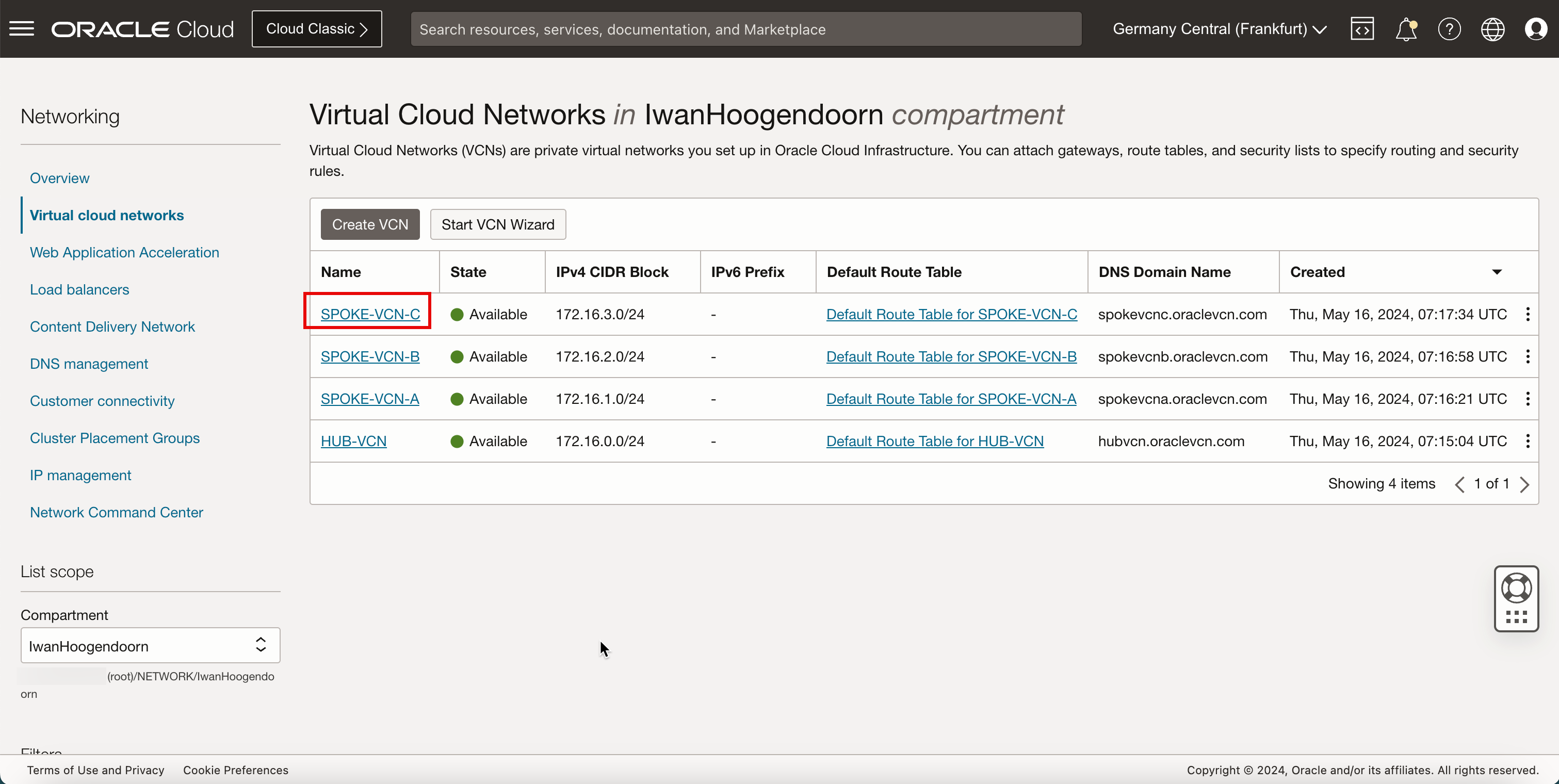

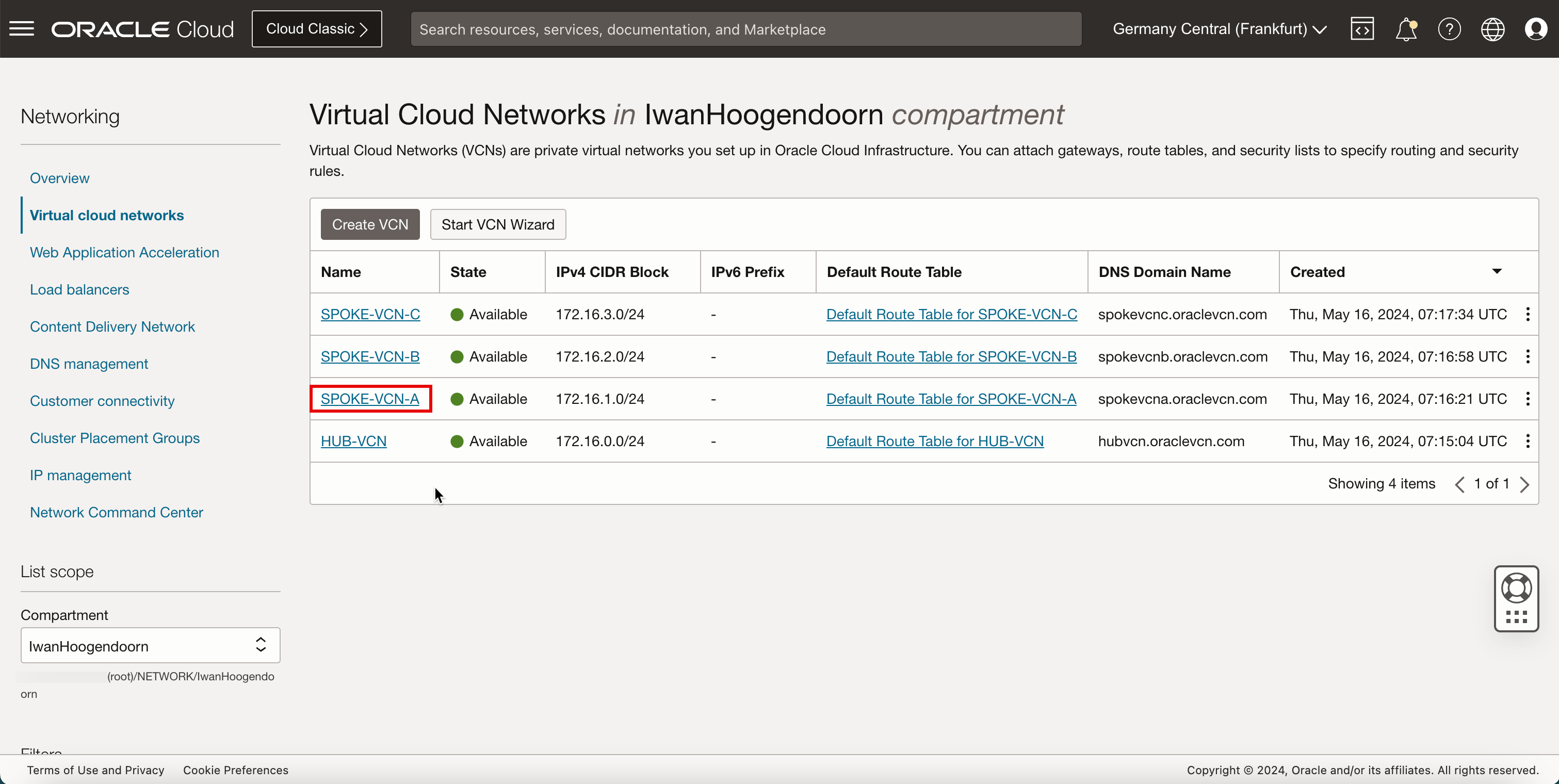

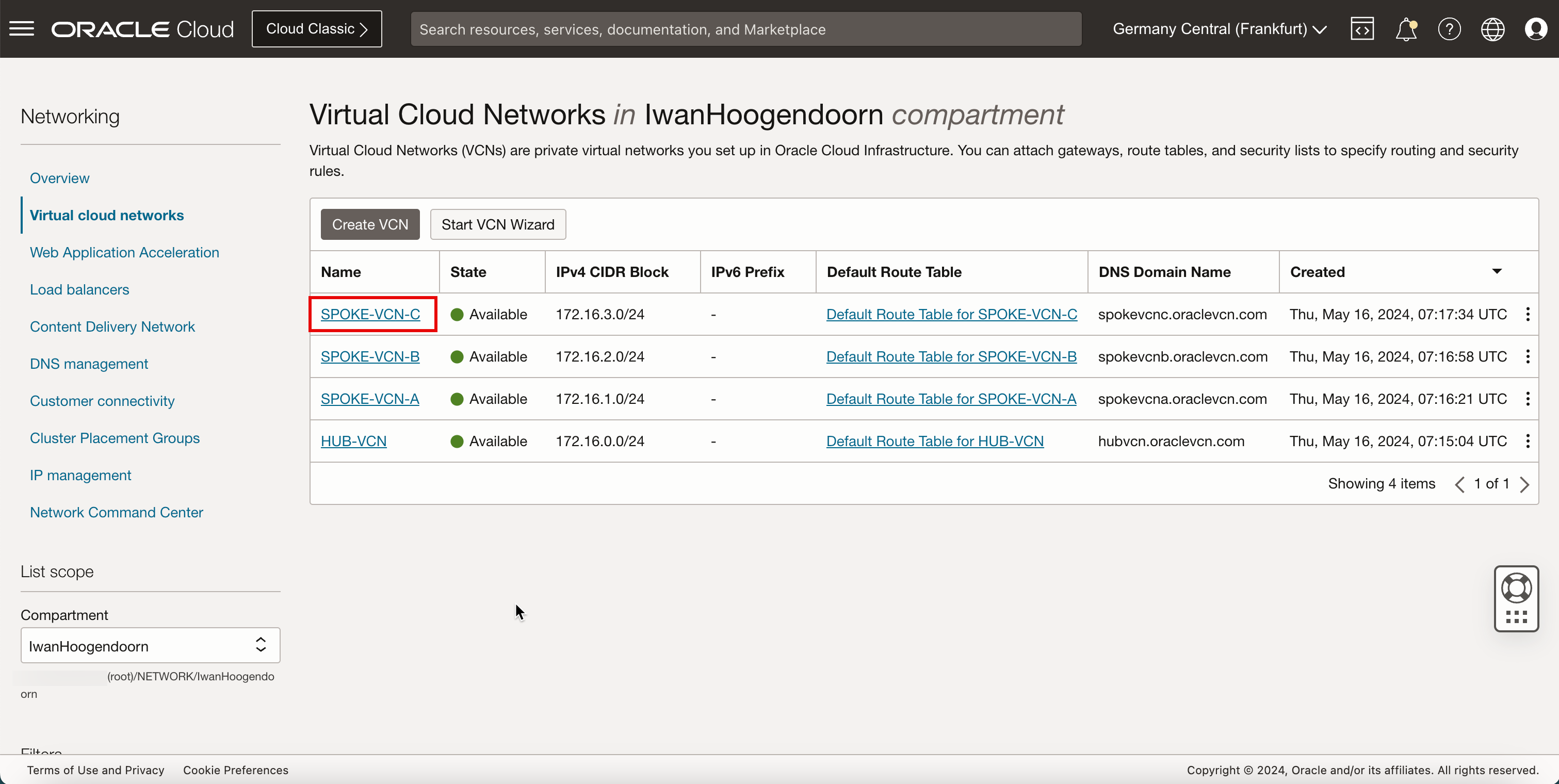

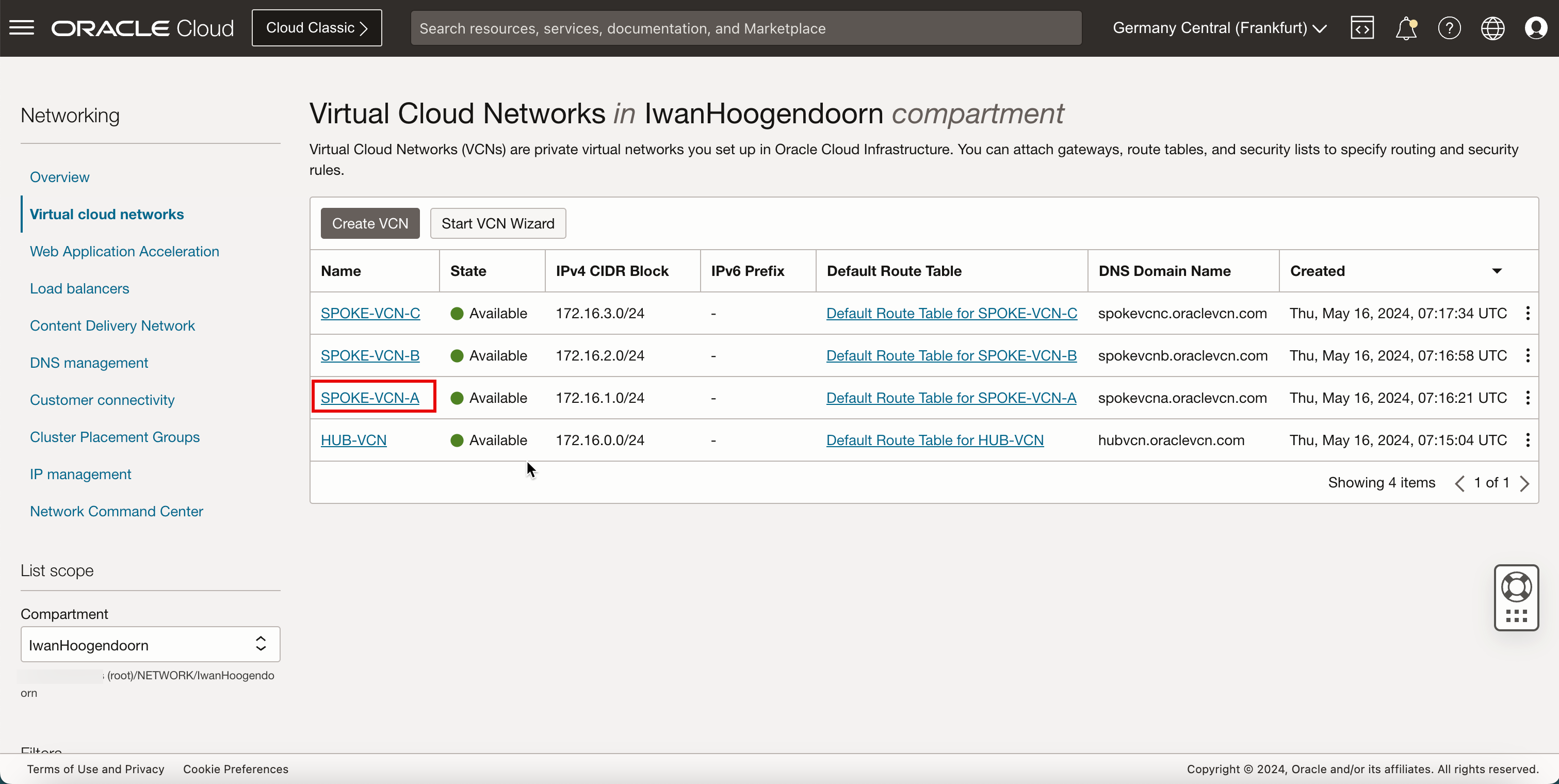

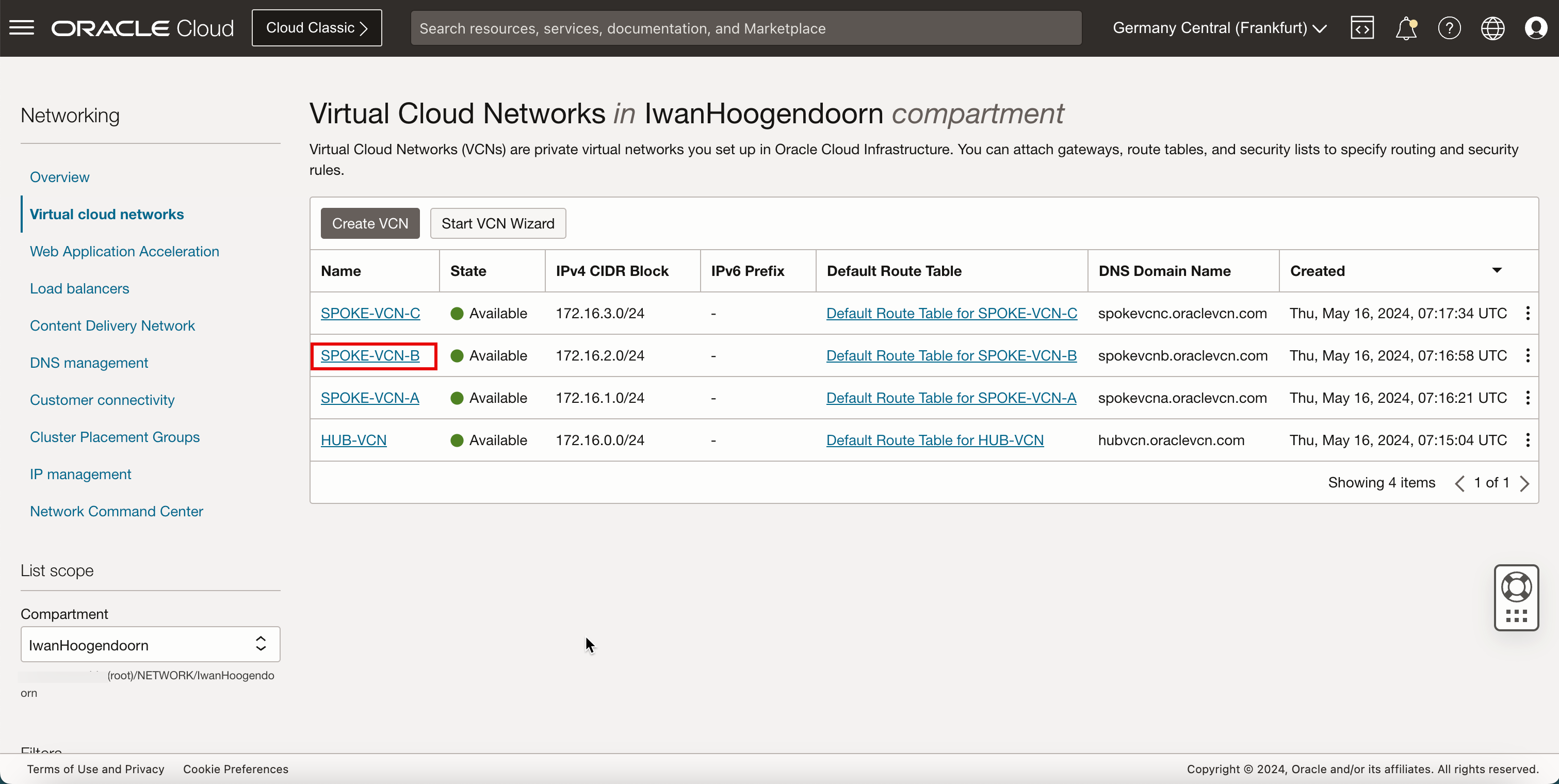

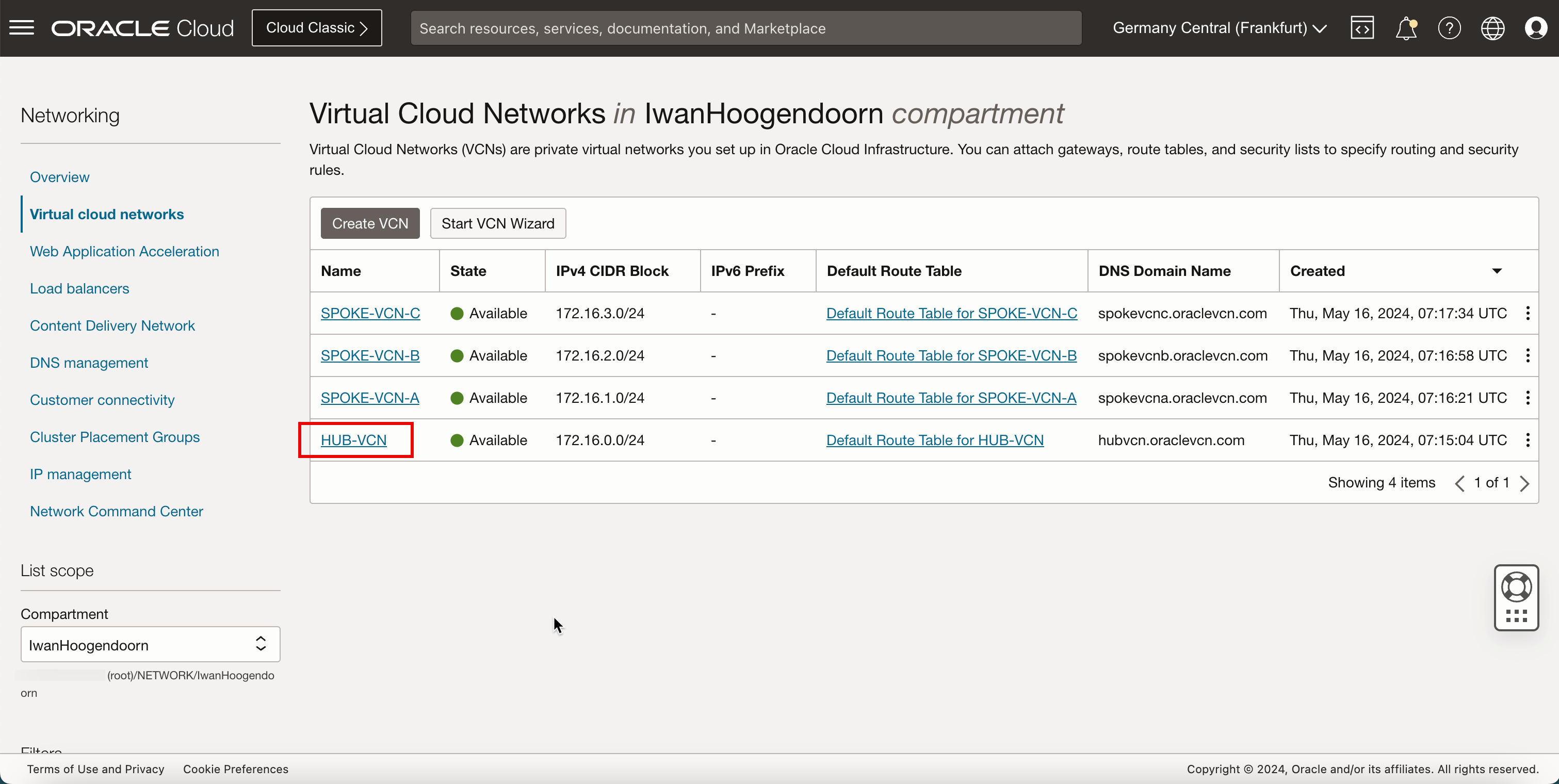

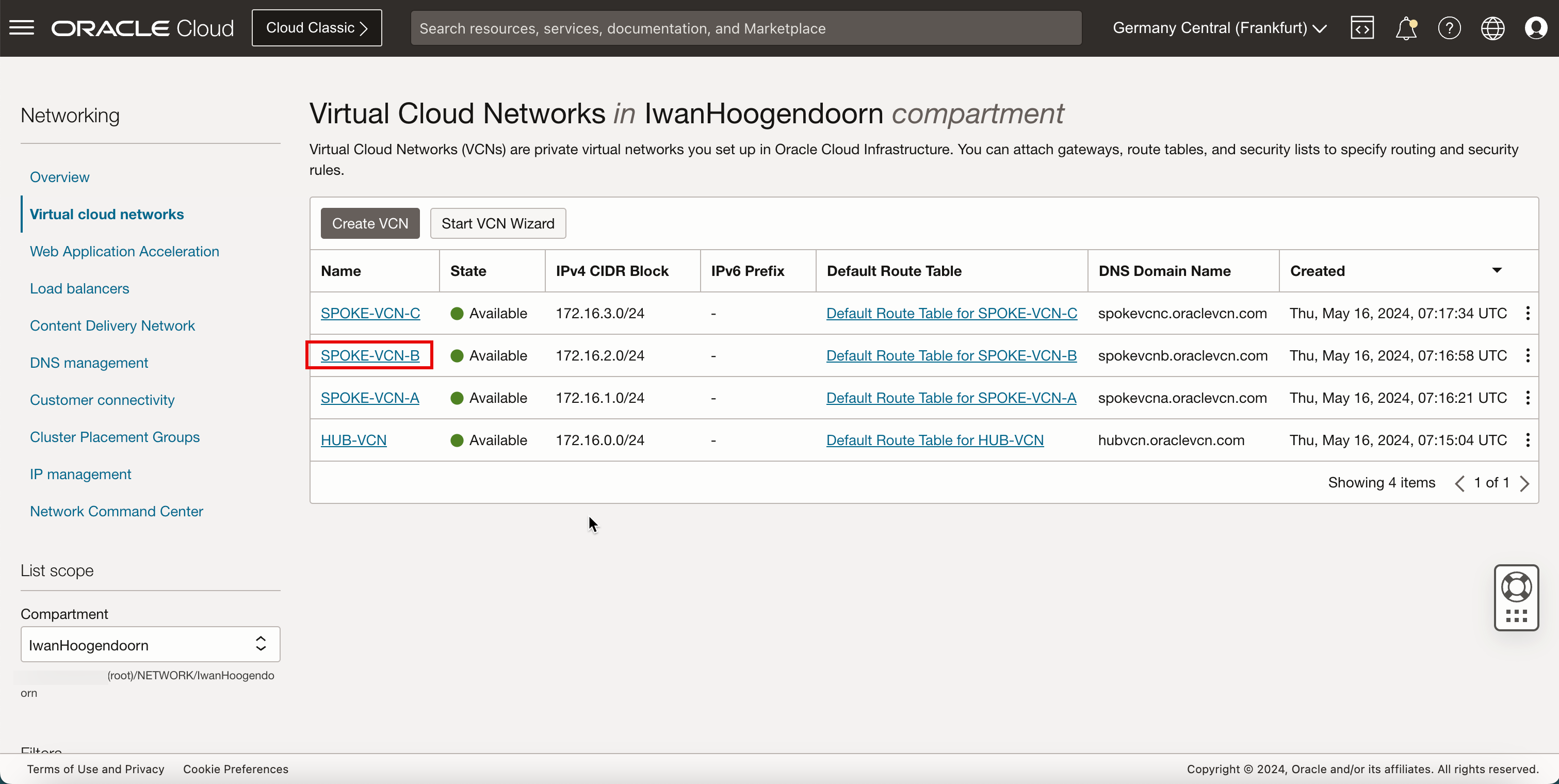

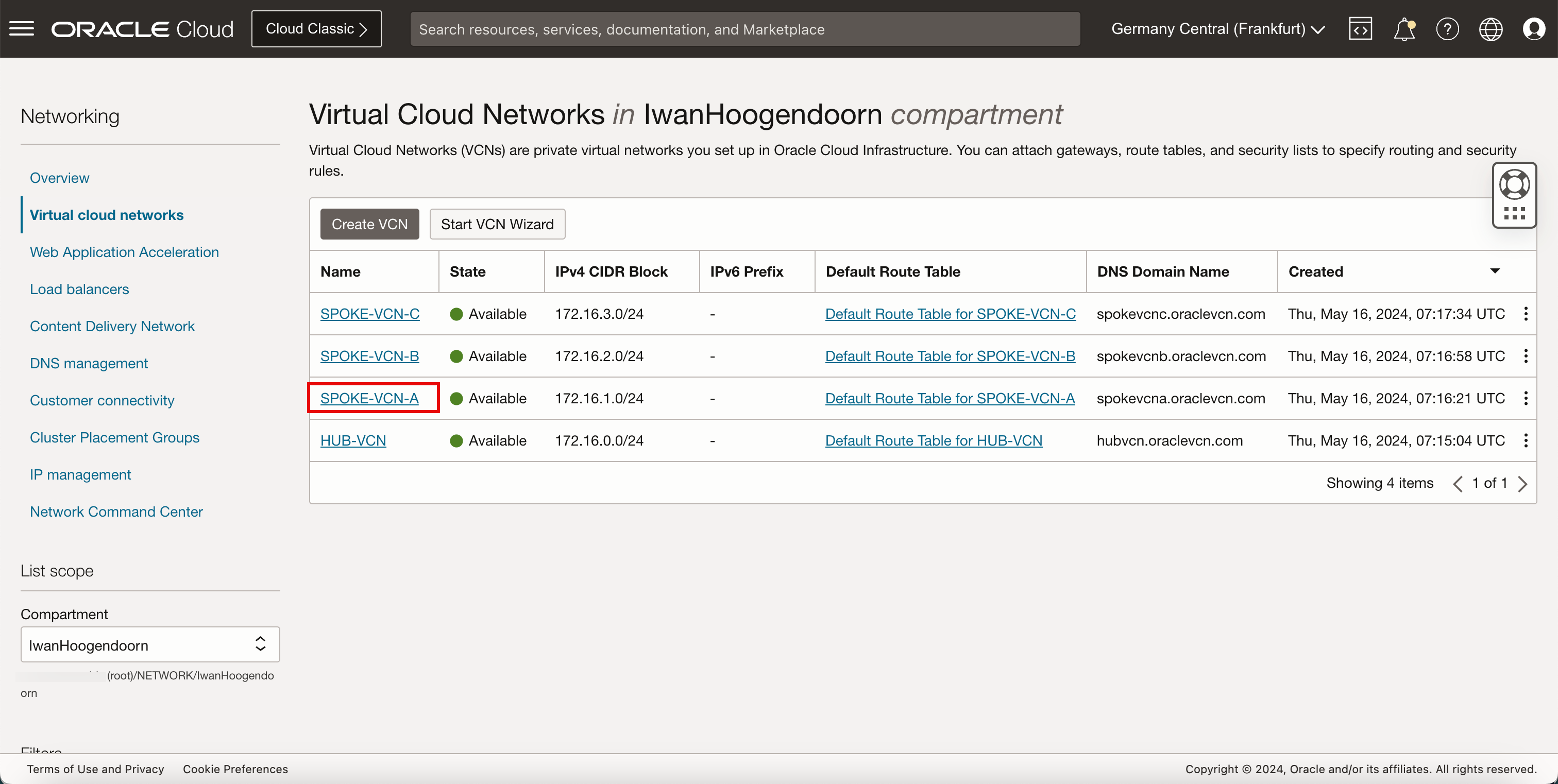

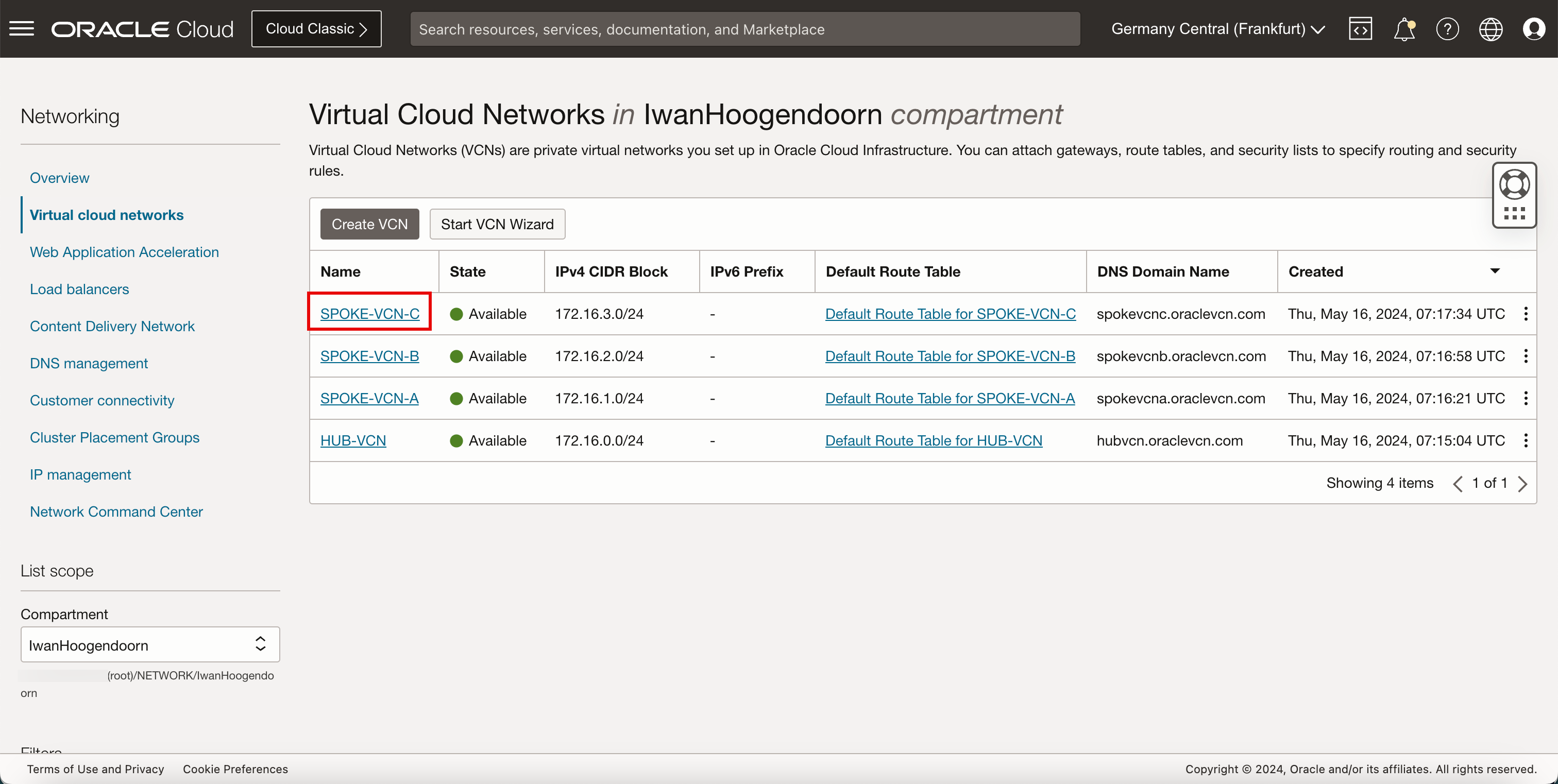

現在,我們將建立三個支點 VCN (Spoke A、Spoke B 及 Spoke C)。

-

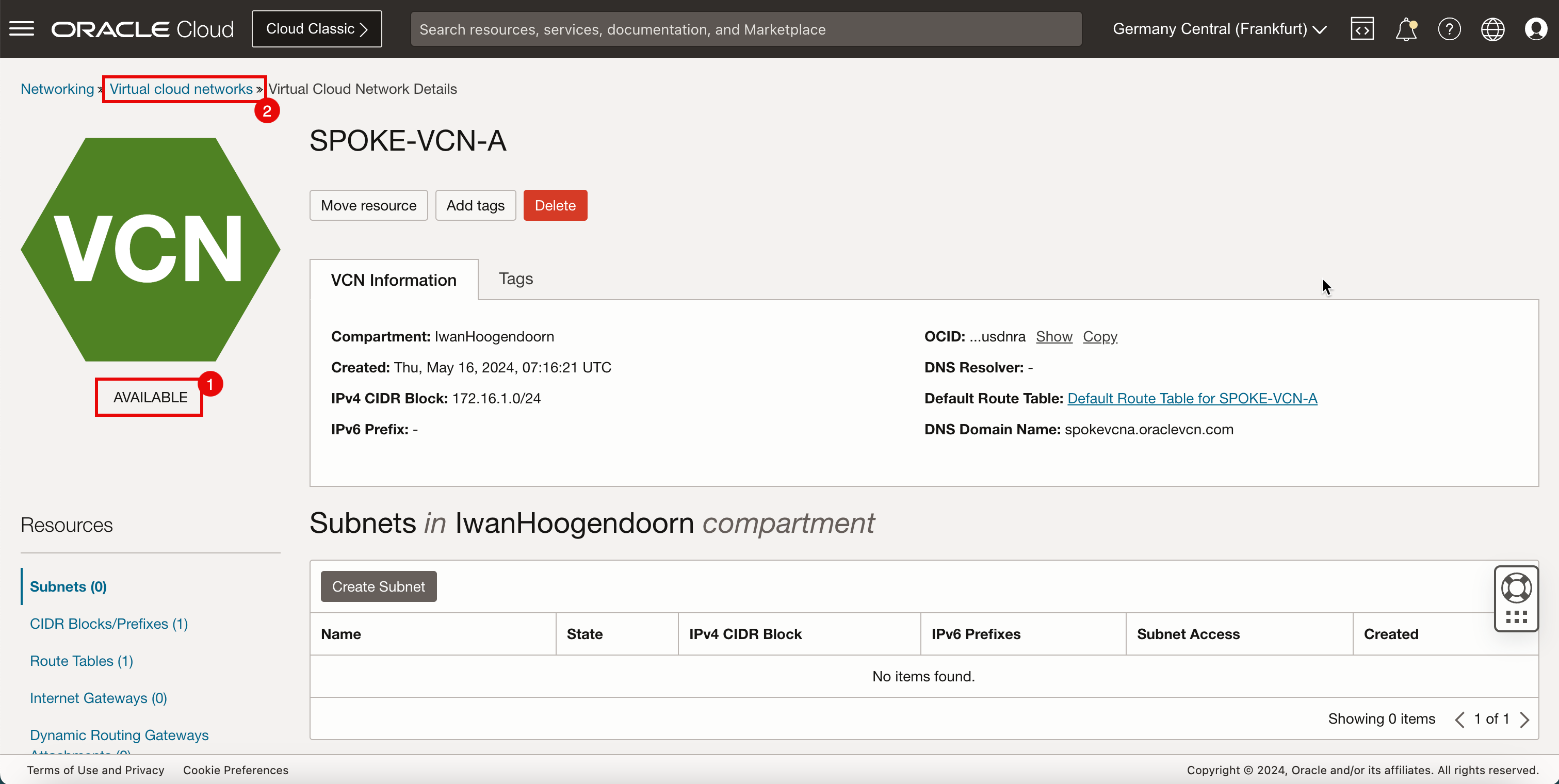

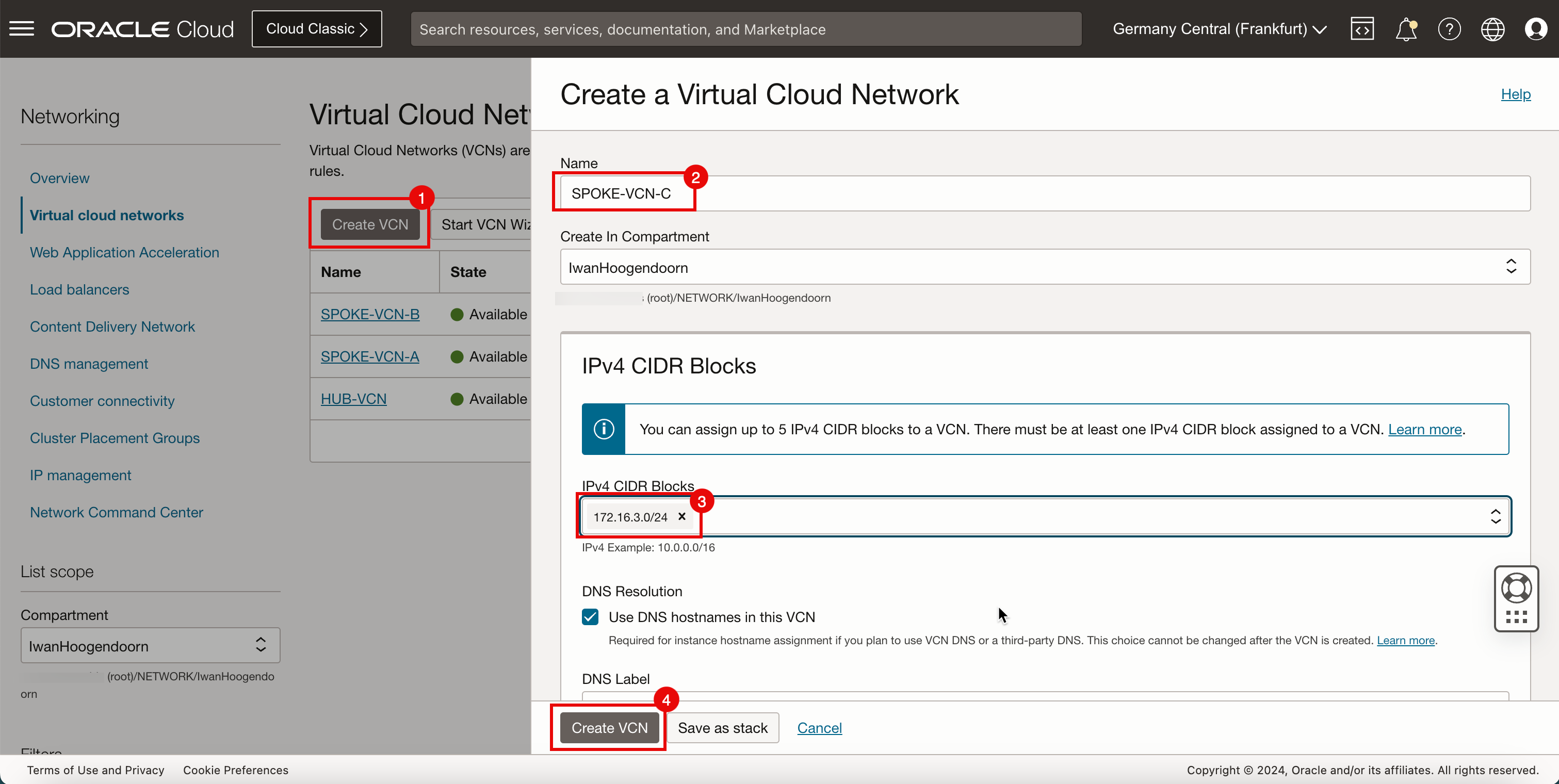

按一下建立 VCN 以建立第一個分支 VCN (網輻 A)。

- 輸入支點 VCN 的名稱。

- 輸入支點 VCN 的 IPv4 CIDR 區塊。

- 按一下建立 VCN 。

- 請注意,幅度 VCN 為 AVAILABLE 。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

-

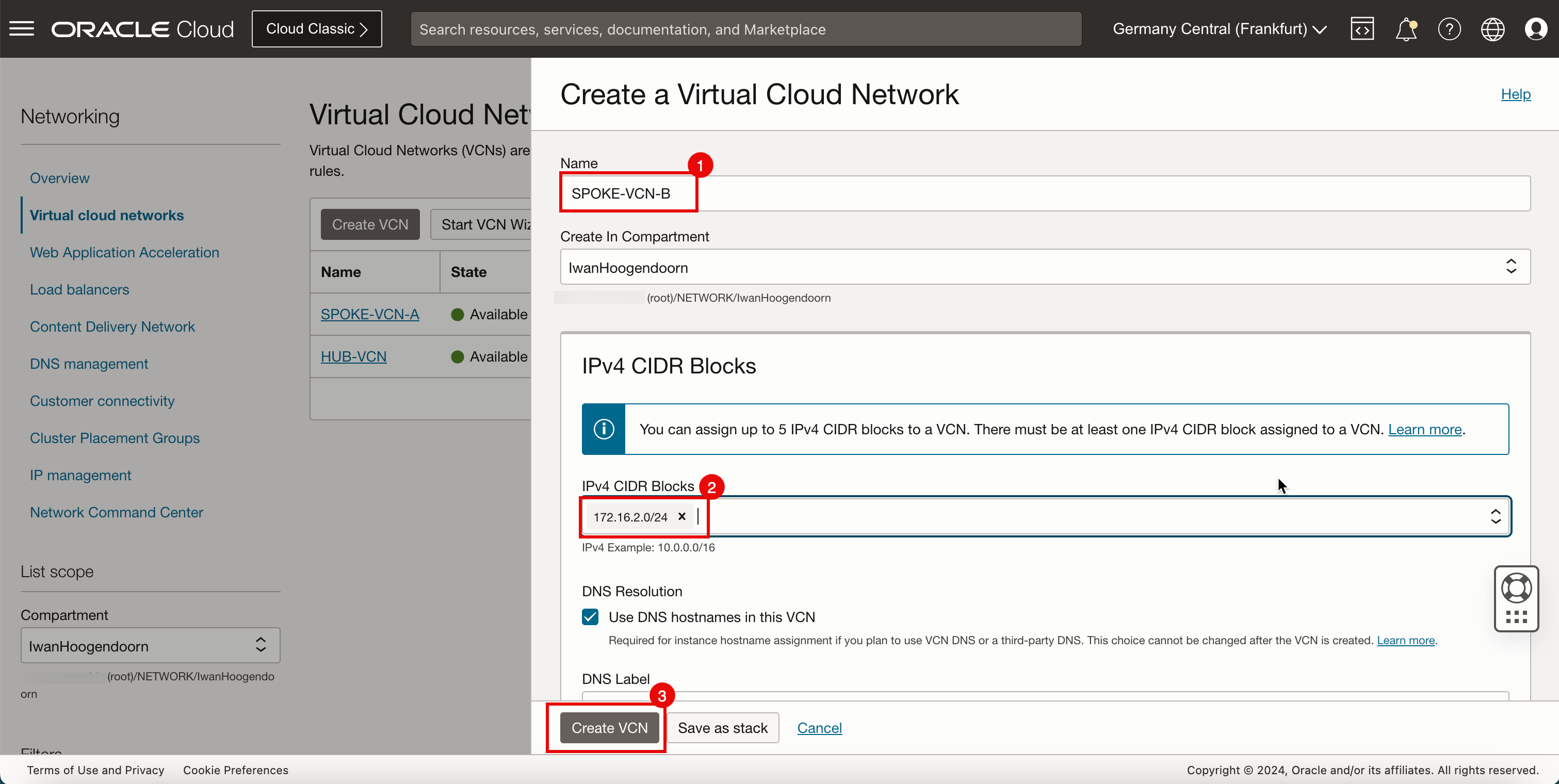

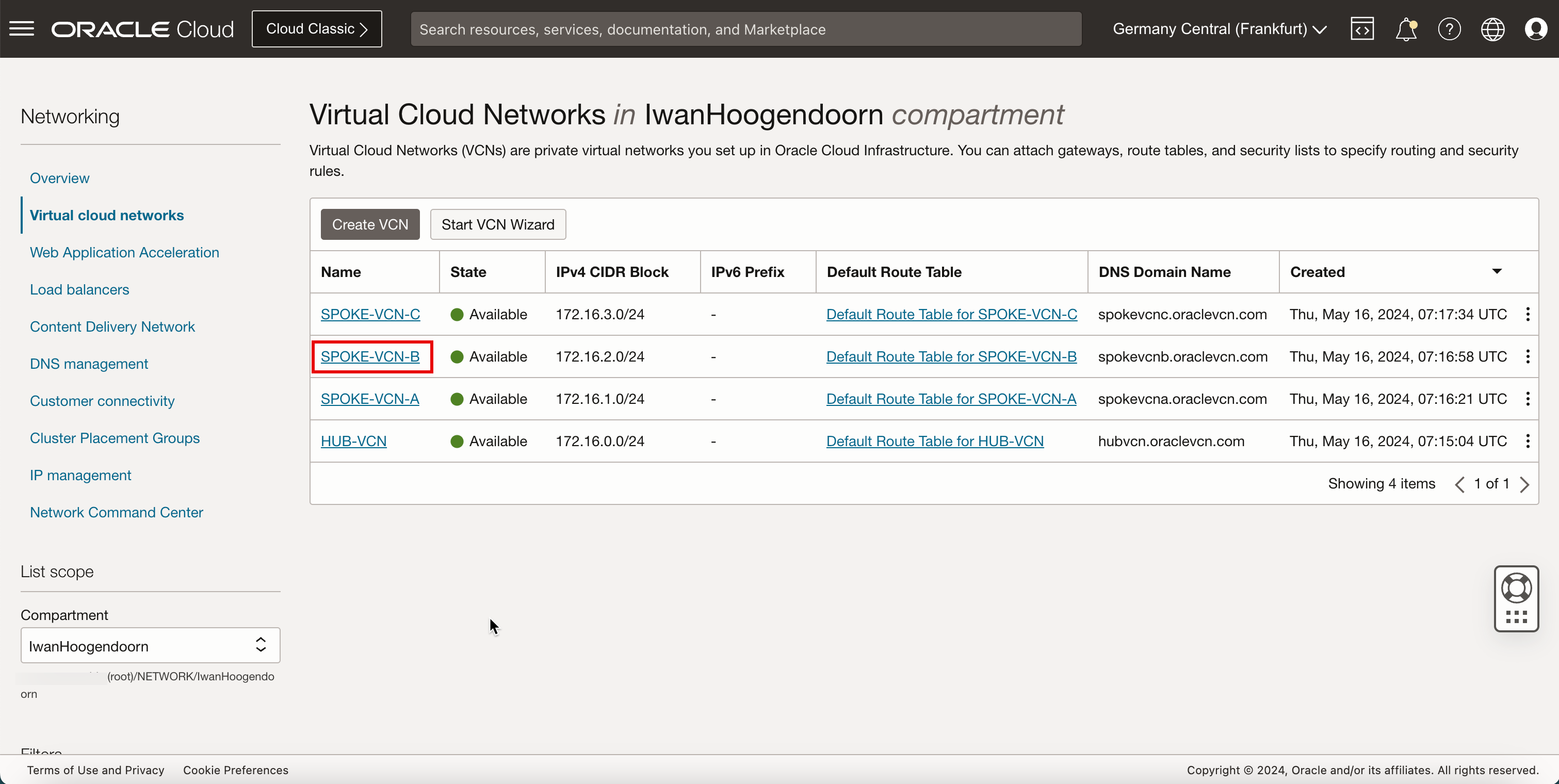

按一下建立 VCN 以建立第二個網輻 VCN (網輻 B)。

- 輸入支點 VCN 的名稱。

- 輸入中樞 VCN 的 IPv4 CIDR 區塊。

- 按一下建立 VCN 。

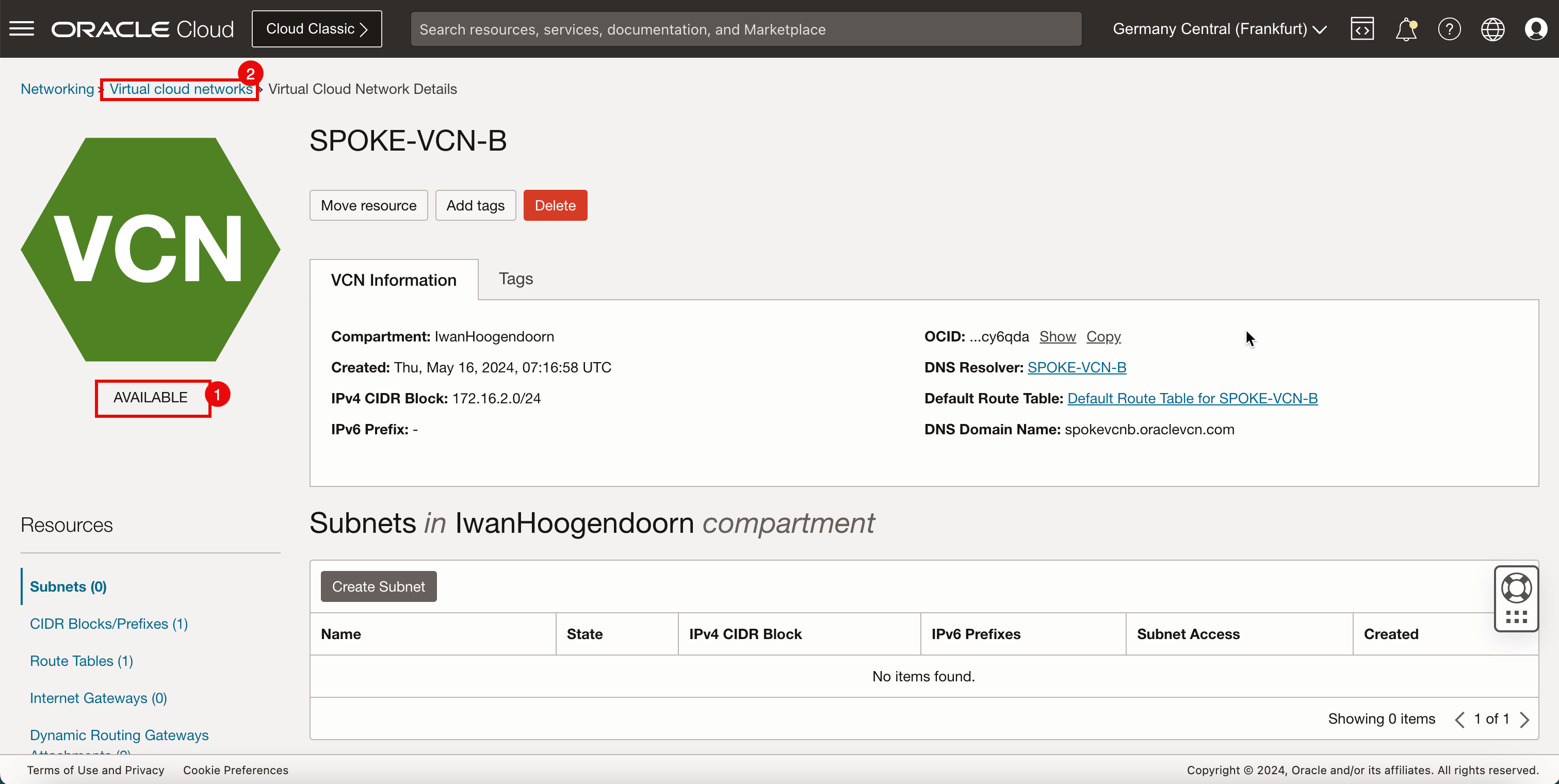

- 請注意,幅度 VCN 為 AVAILABLE 。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

- 按一下建立 VCN 以建立第三個分支 VCN。

- 輸入支點 VCN 的名稱。

- 輸入中樞 VCN 的 IPv4 CIDR 區塊。

- 按一下建立 VCN 。

- 請注意,幅度 VCN 為 AVAILABLE 。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

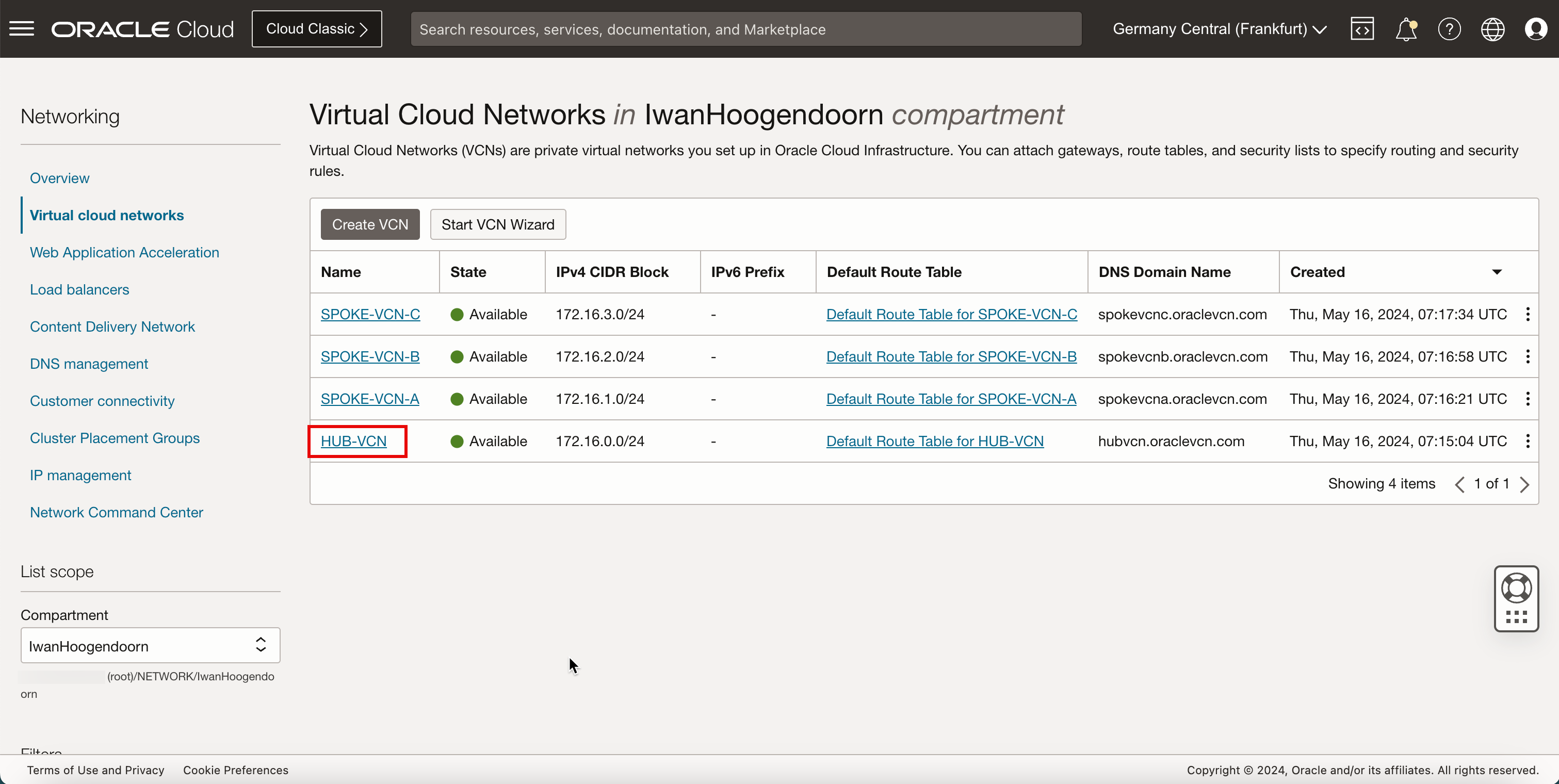

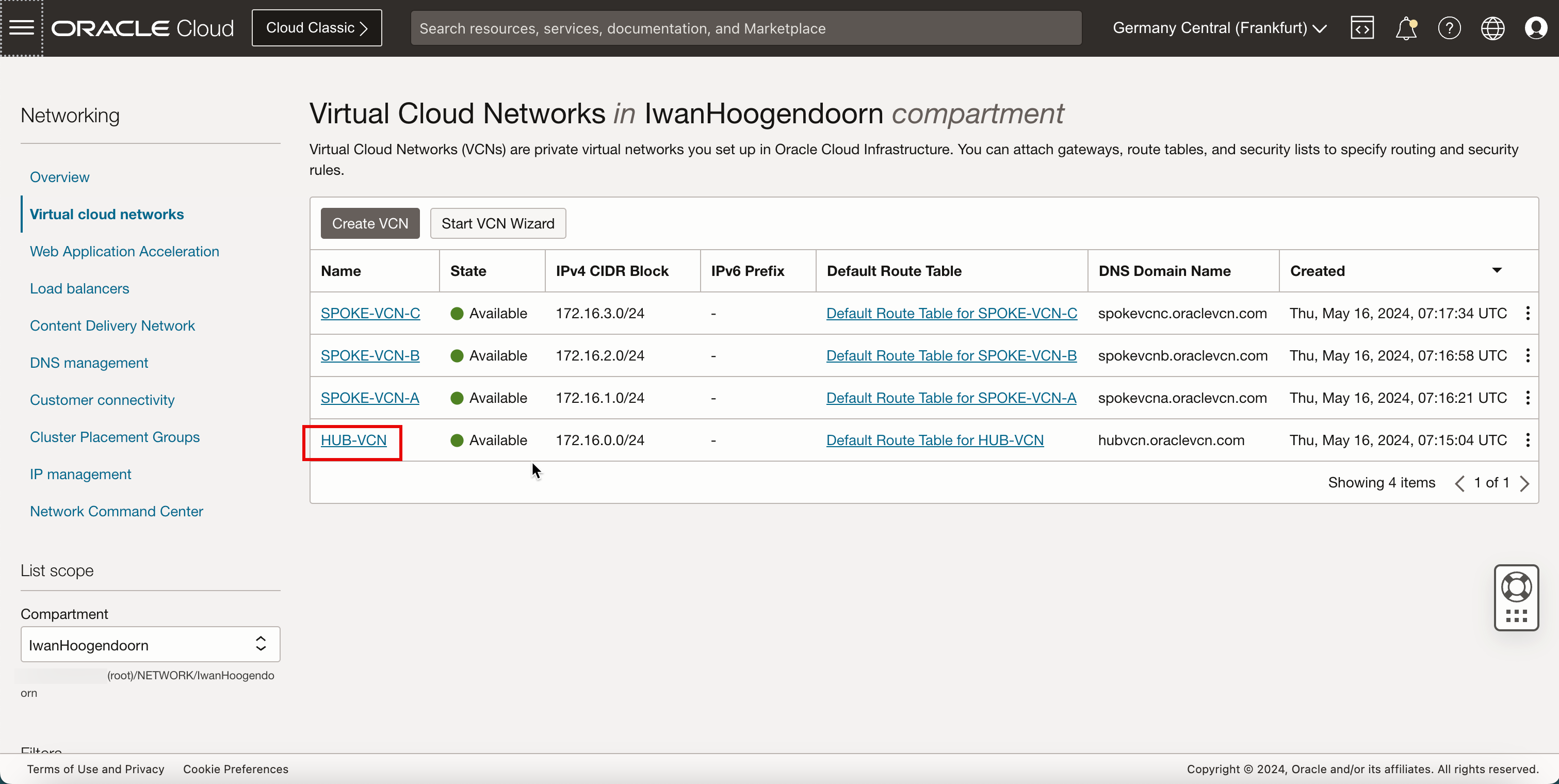

-

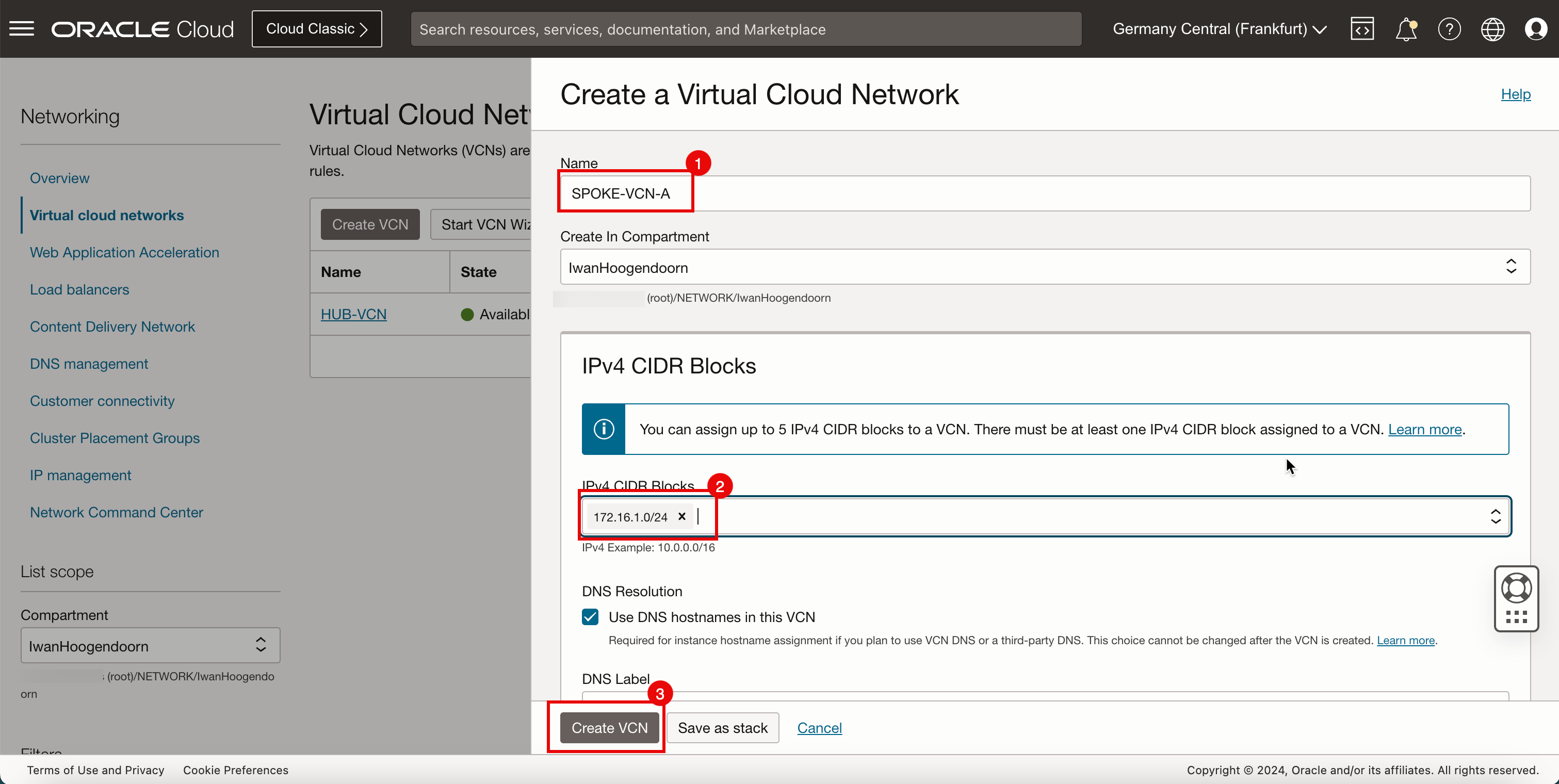

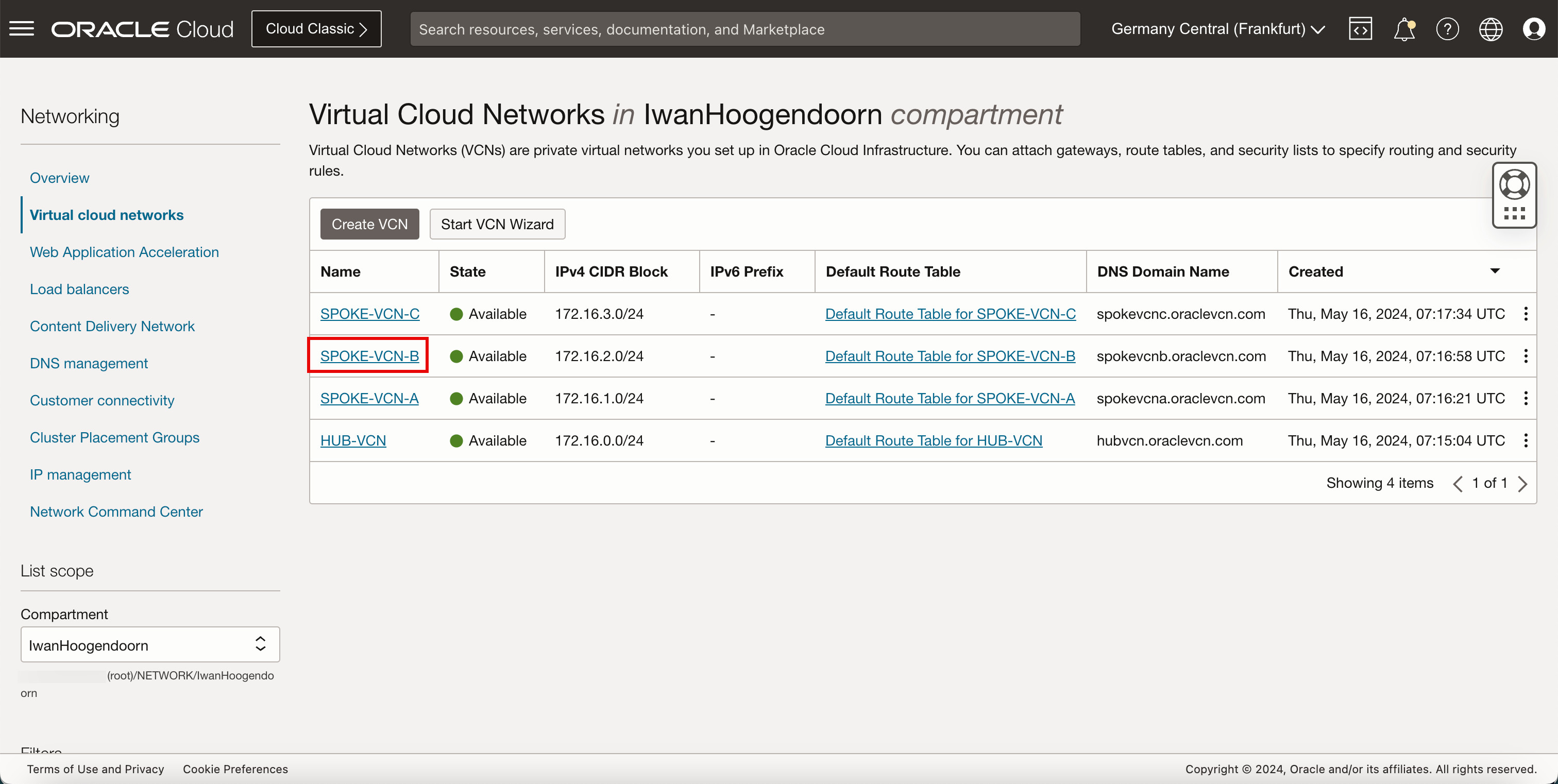

請注意,我們建立了 1 個集線器和 3 個網輻 VCN。

-

下圖說明到目前為止所建立項目的視覺表示法。

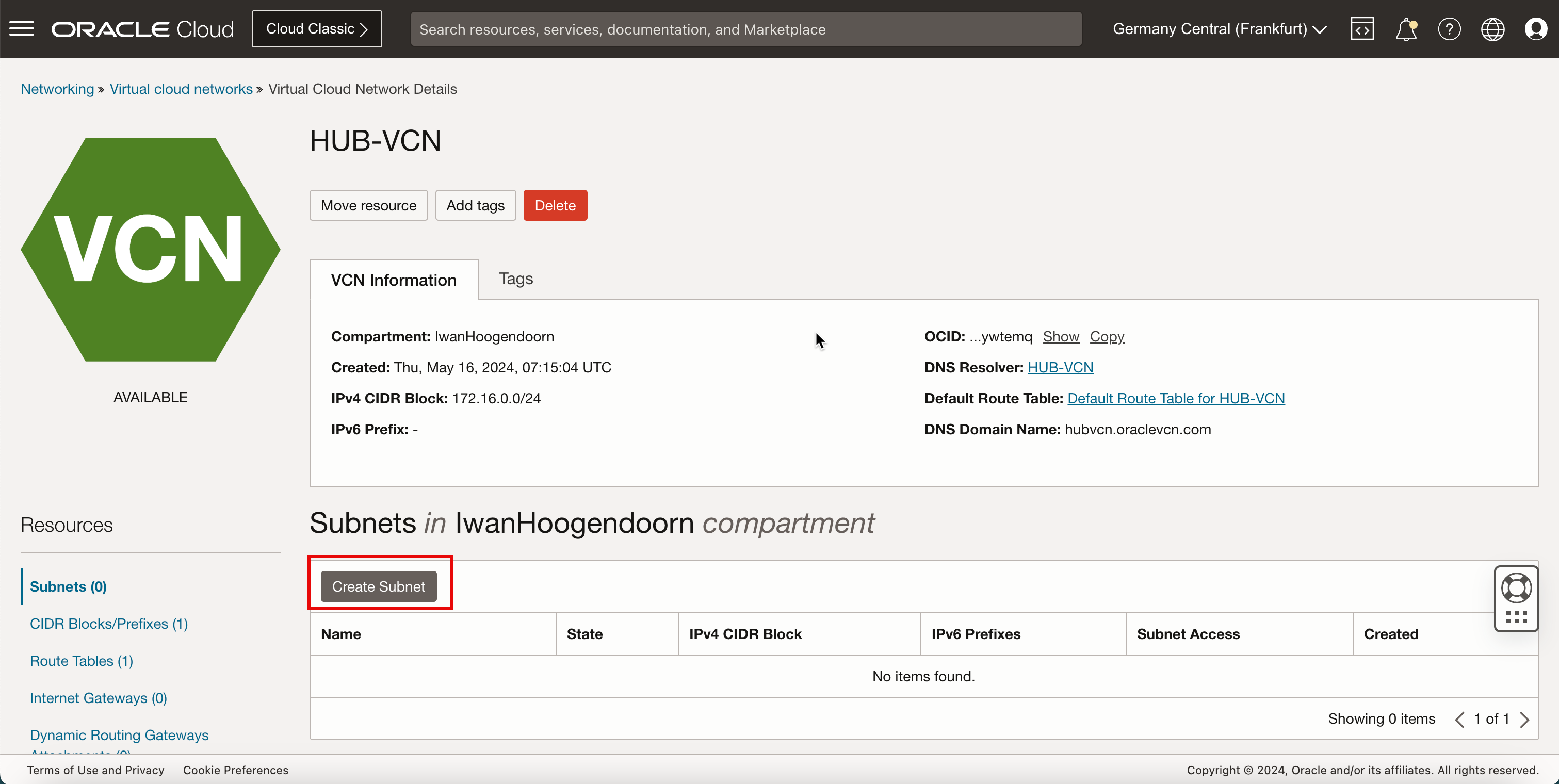

工作 2:在 Hub 和 Spoke VCN 內建立子網路

我們有集線器,並就地說 VCN。現在,在 VCN 內建立子網路。

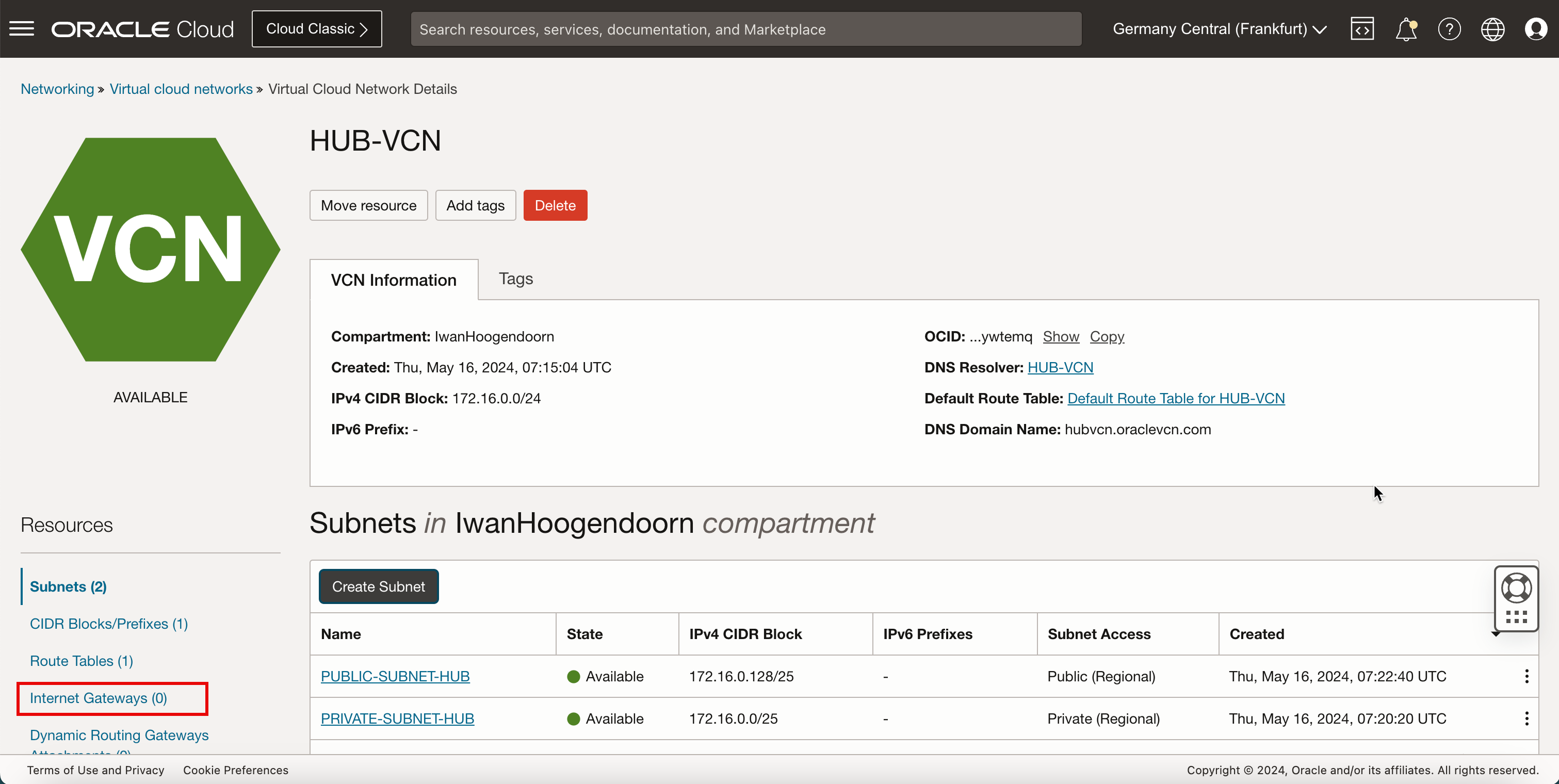

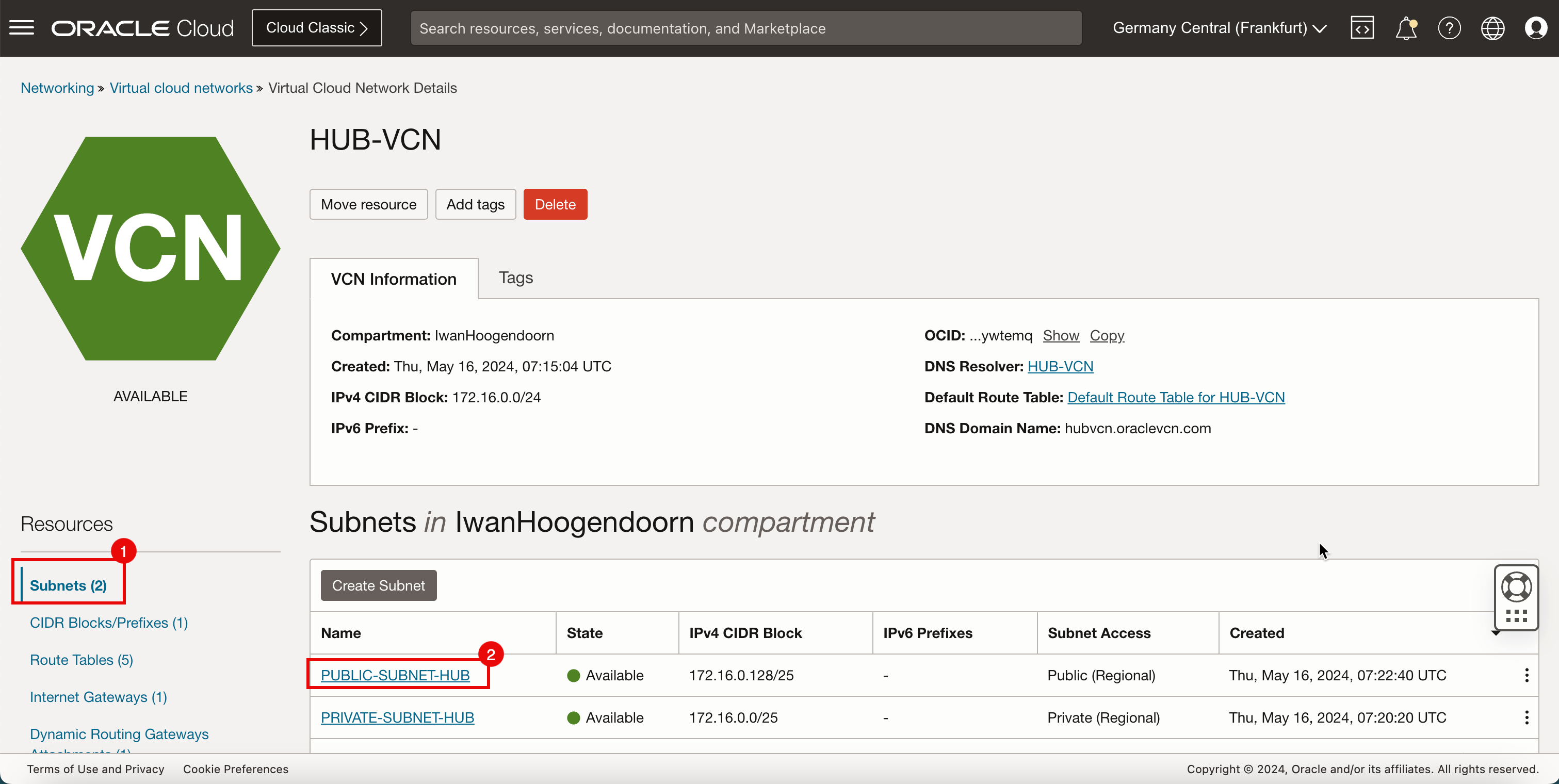

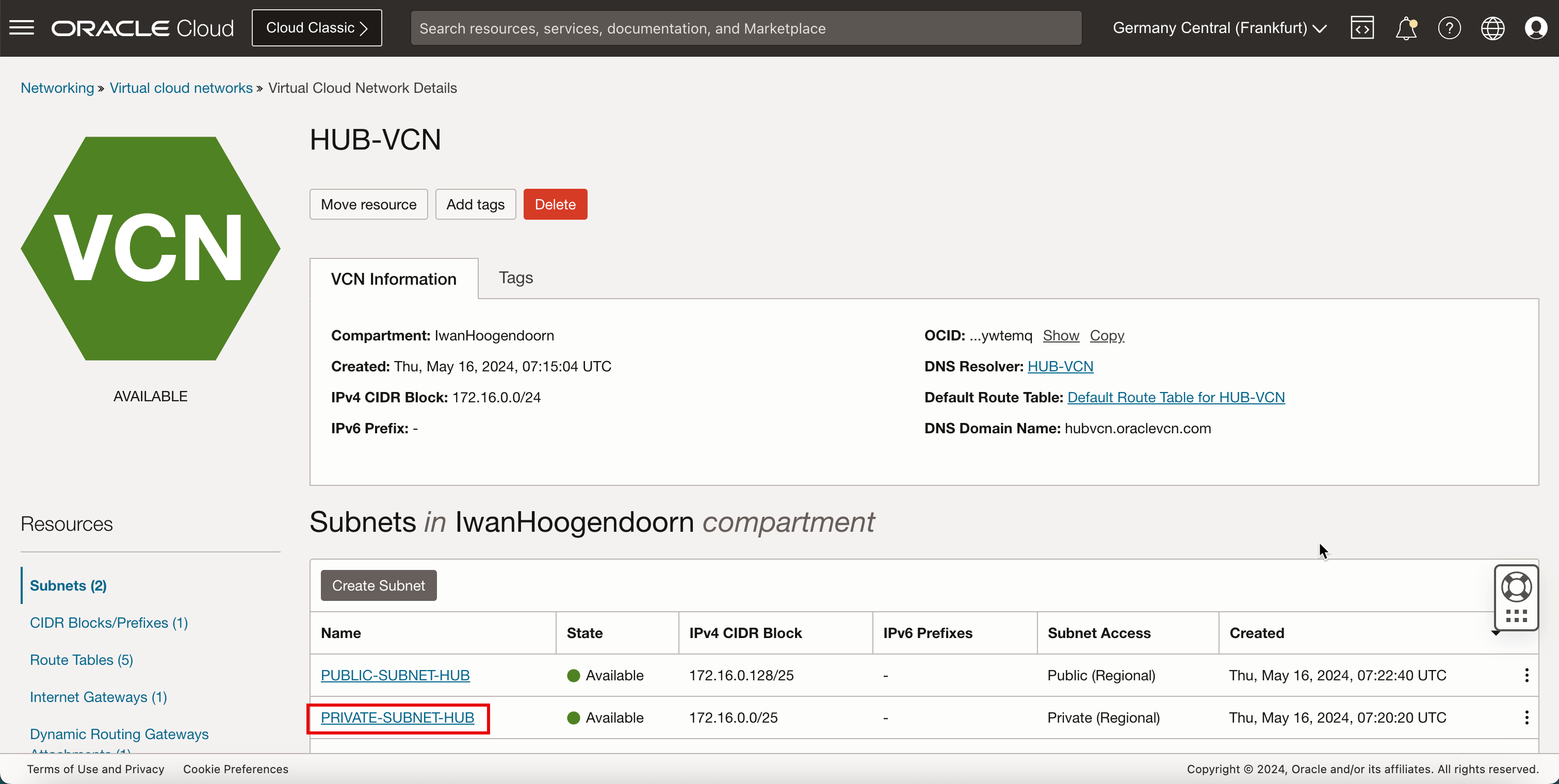

在 Hub VCN 內建立子網路

在中樞 VCN 中,我們將建立 1 個專用子網路和 1 個公用子網路。

-

按一下中樞 VCN。

-

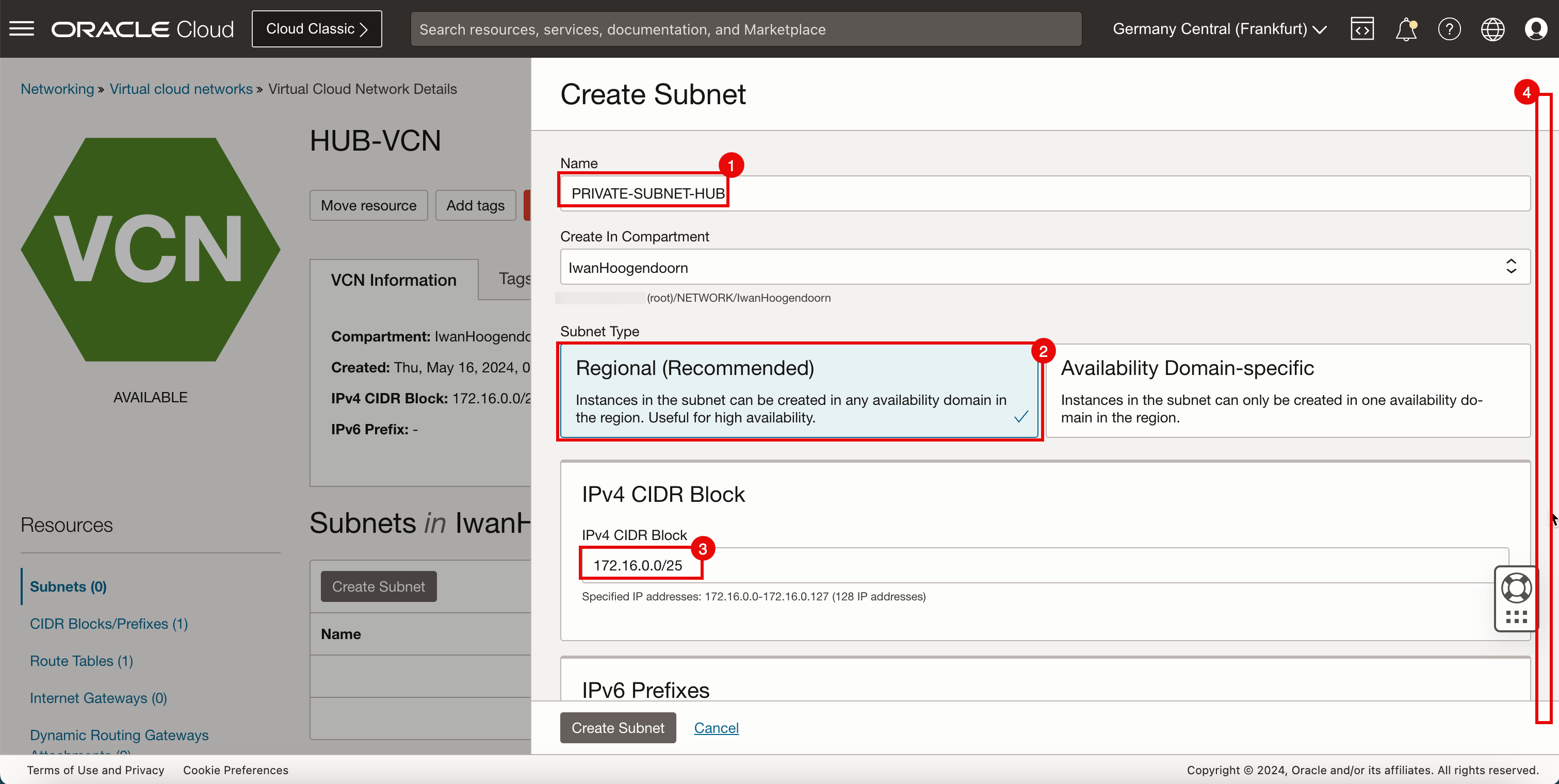

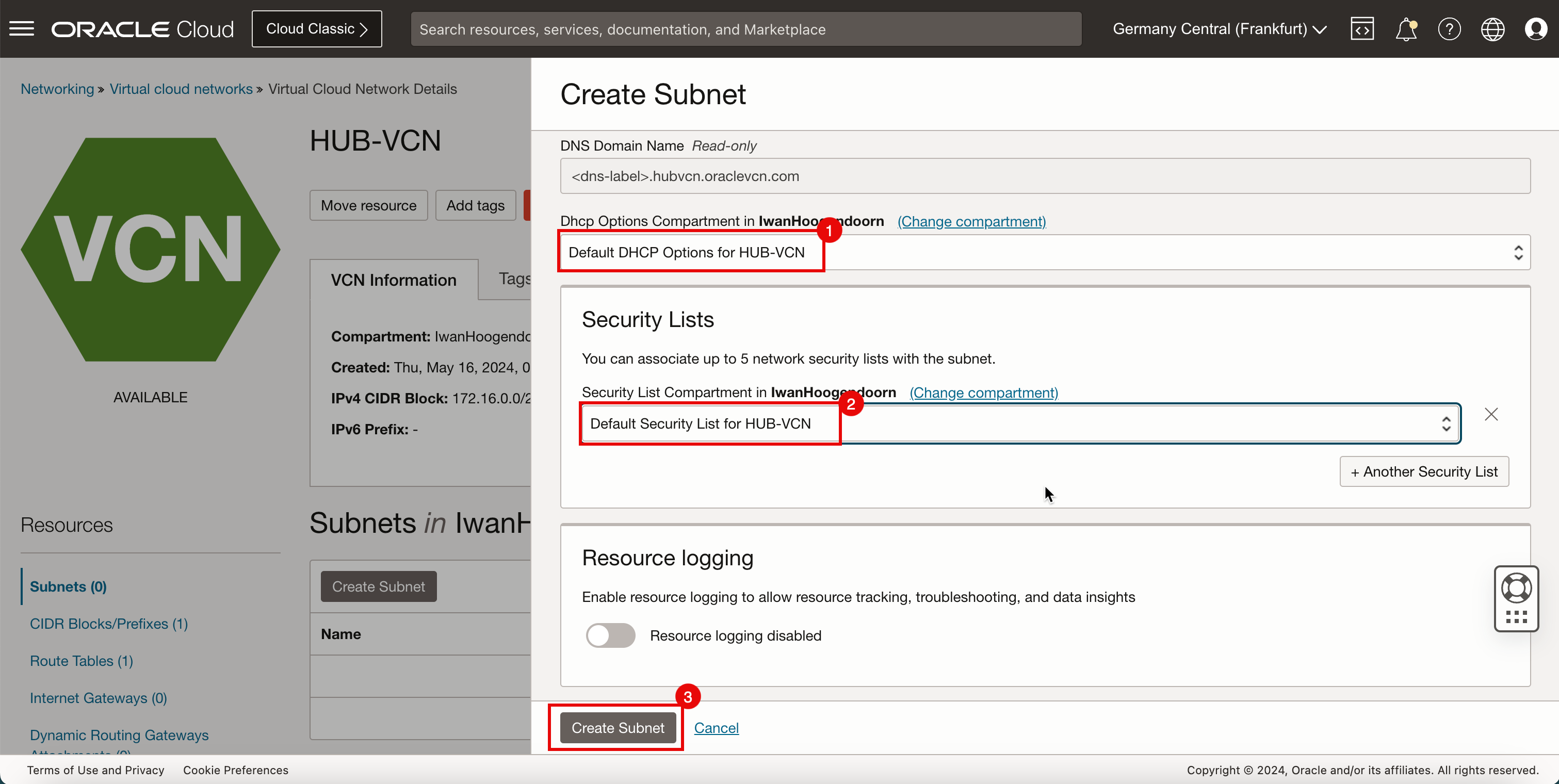

按一下建立子網路即可建立第一個子網路 (專用)。

- 輸入專用子網路的名稱。

- 在子網路類型中,選取區域。

- 輸入專用子網路的 IPv4 CIDR 區塊。

- 向下捲動。

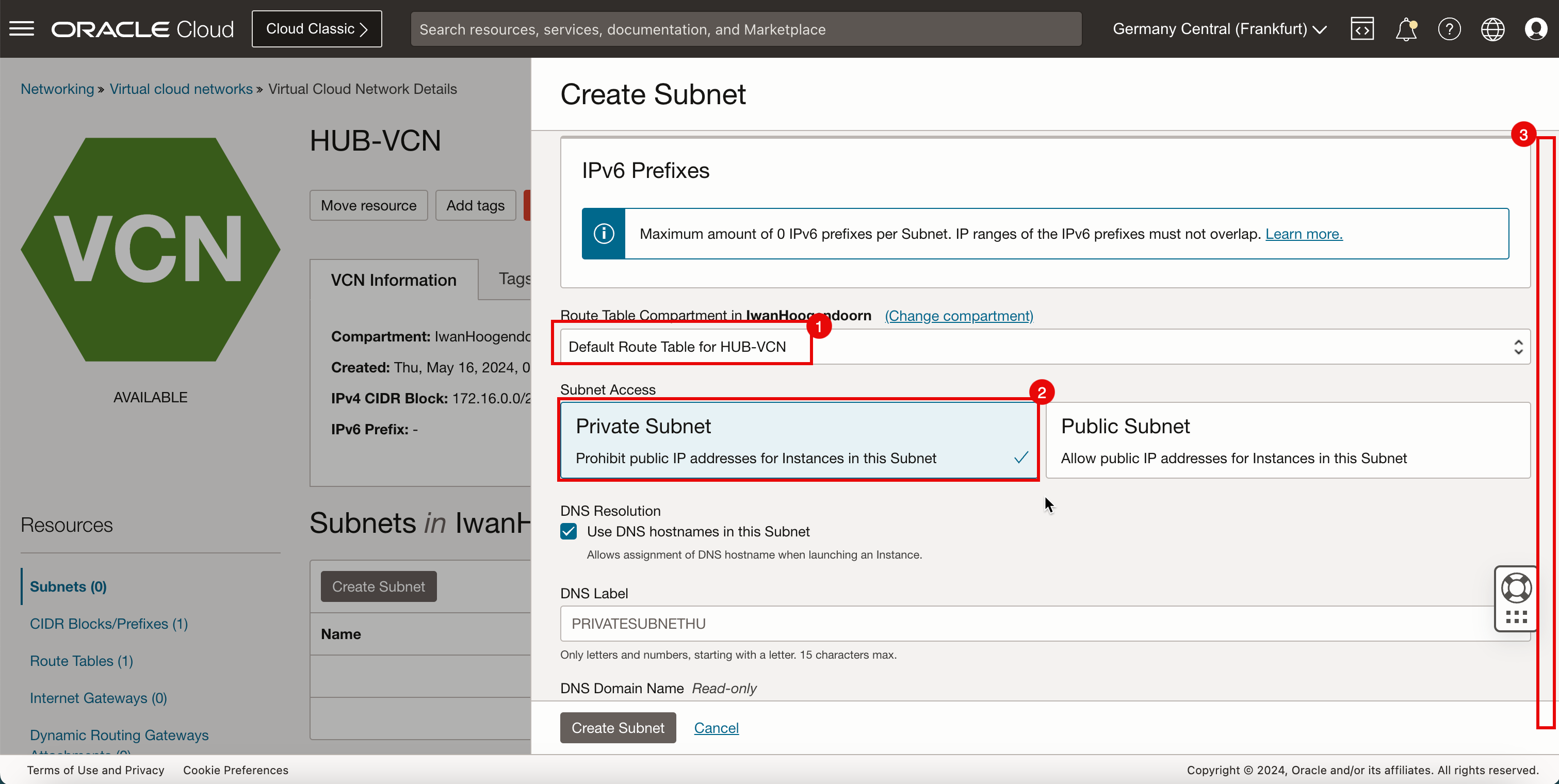

- 在路由表中,選取預設路由表。

- 在子網路存取中,選取專用子網路。

- 向下捲動。

- 在 DHCP 選項中,選取預設的 DHCP 選項。

- 在安全清單中,選取預設安全清單。

- 按一下建立子網路。

-

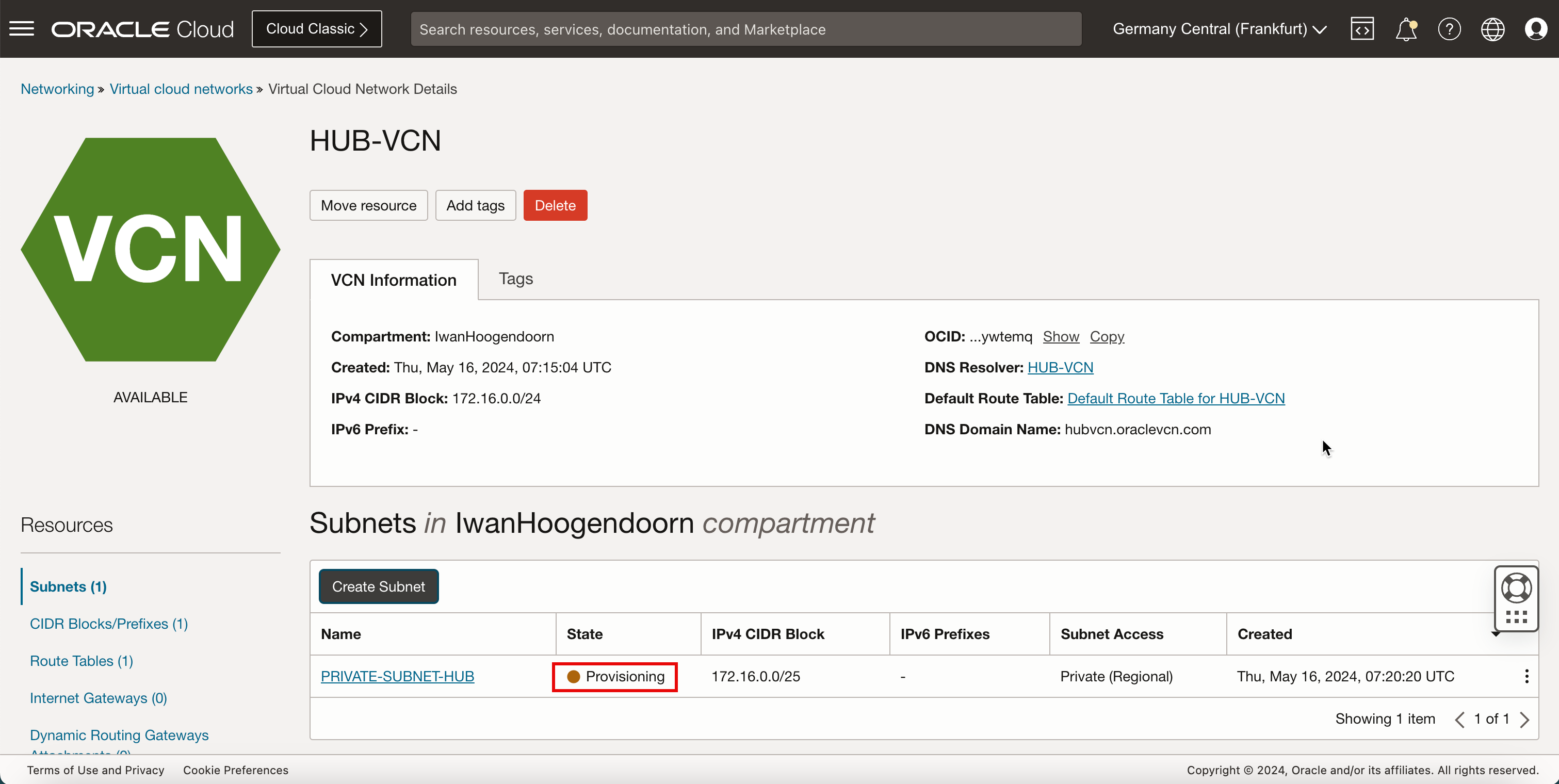

請注意,狀態會設為啟動設定。

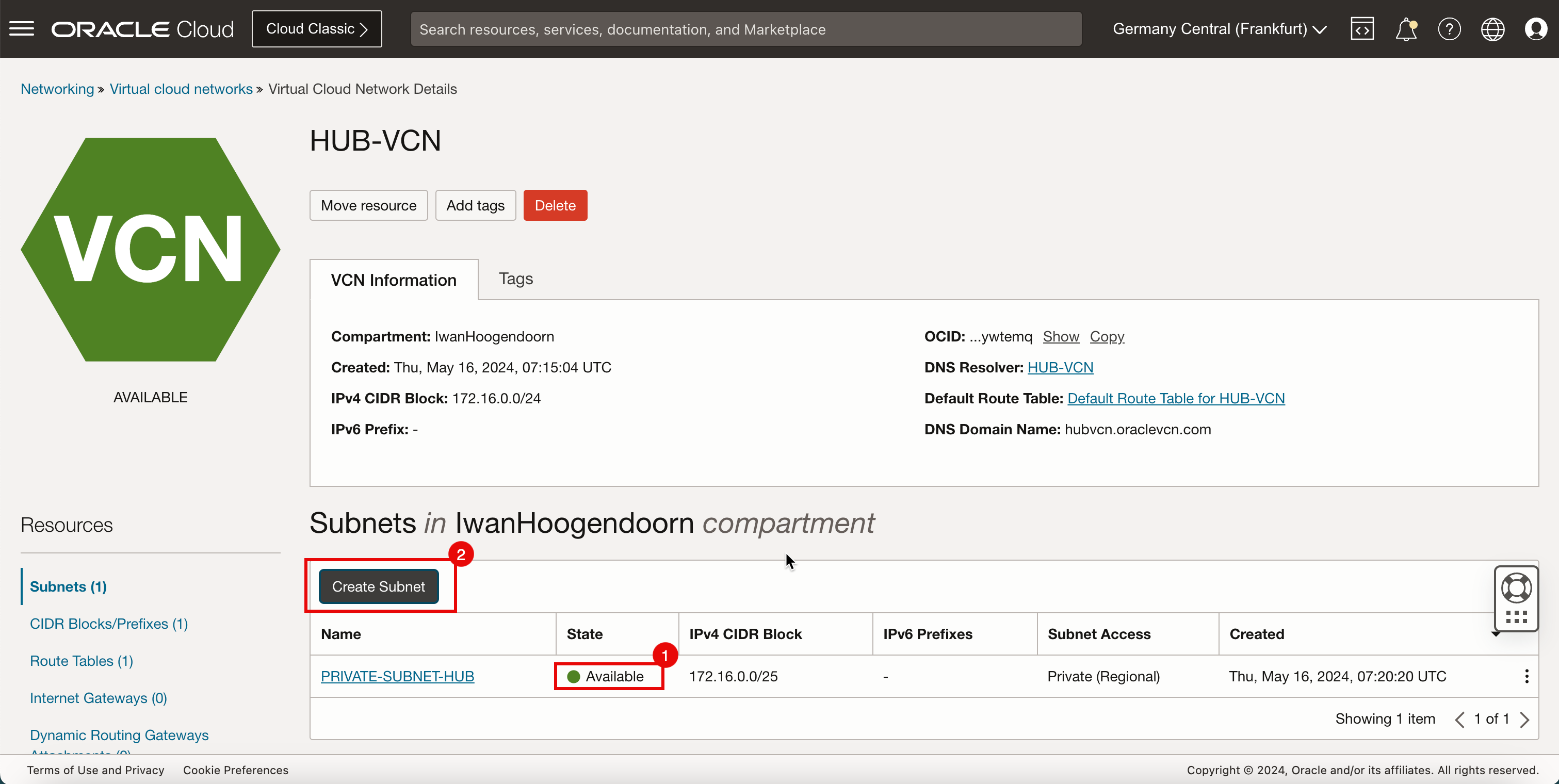

- 幾分鐘之後,狀態就會變更為可用。

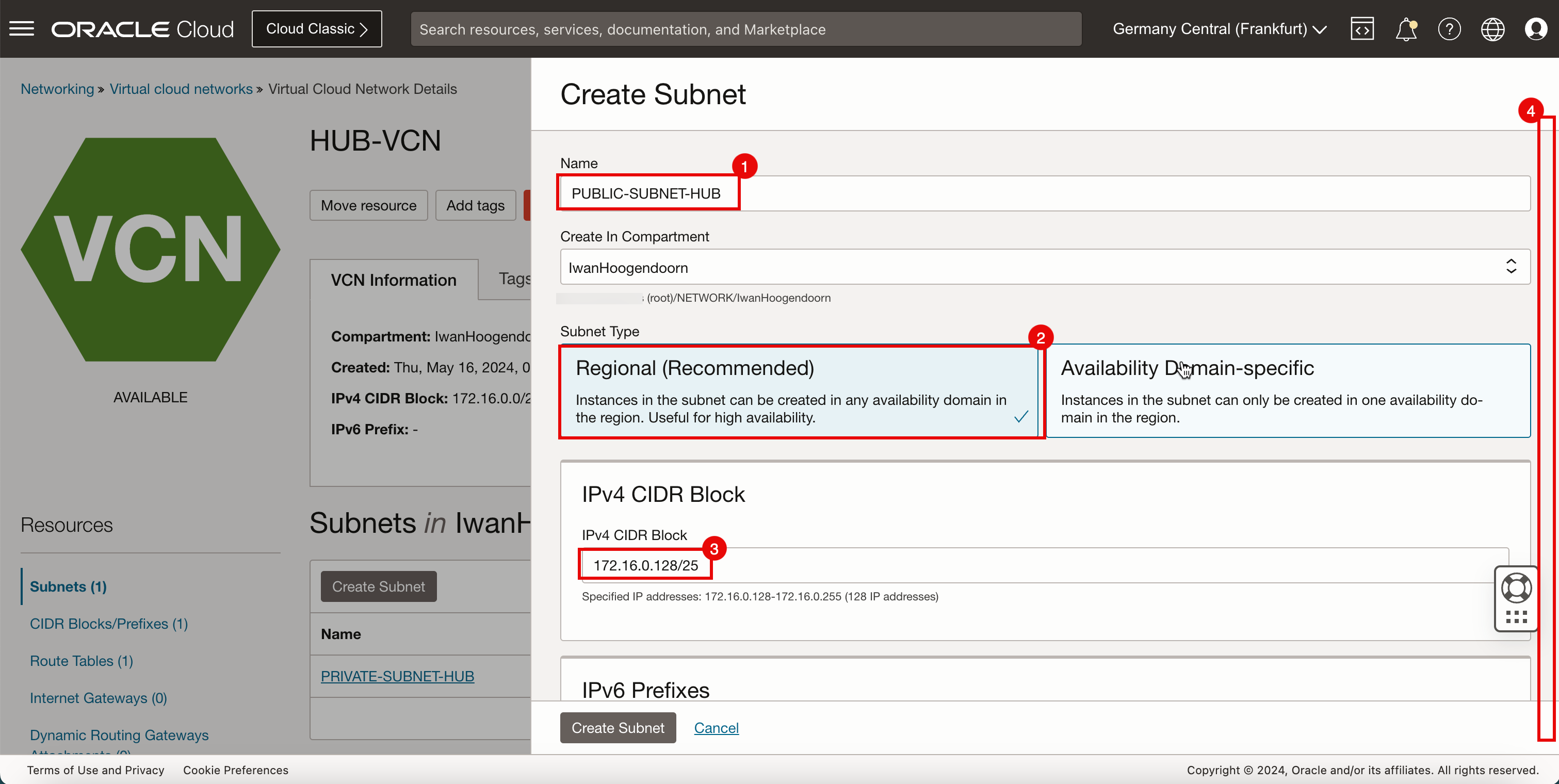

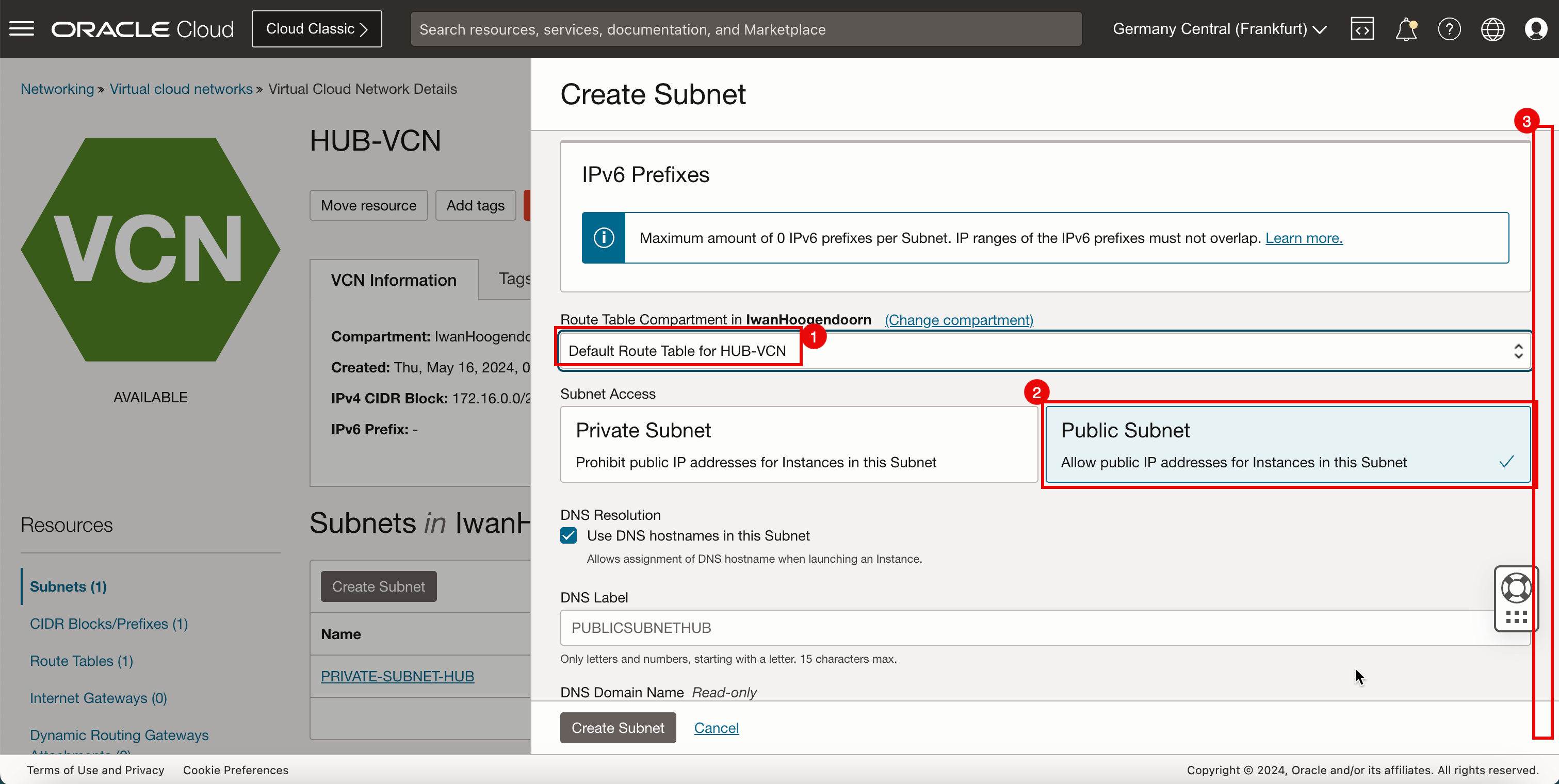

- 按一下建立子網路即可建立第二個子網路 (公用)。

- 輸入專用子網路的名稱。

- 在子網路類型中,選取區域。

- 輸入公用子網路的 IPv4 CIDR 區塊。

- 向下捲動。

- 在路由表中,選取預設路由表。

- 在子網路存取中,選取公用子網路。

- 向下捲動。

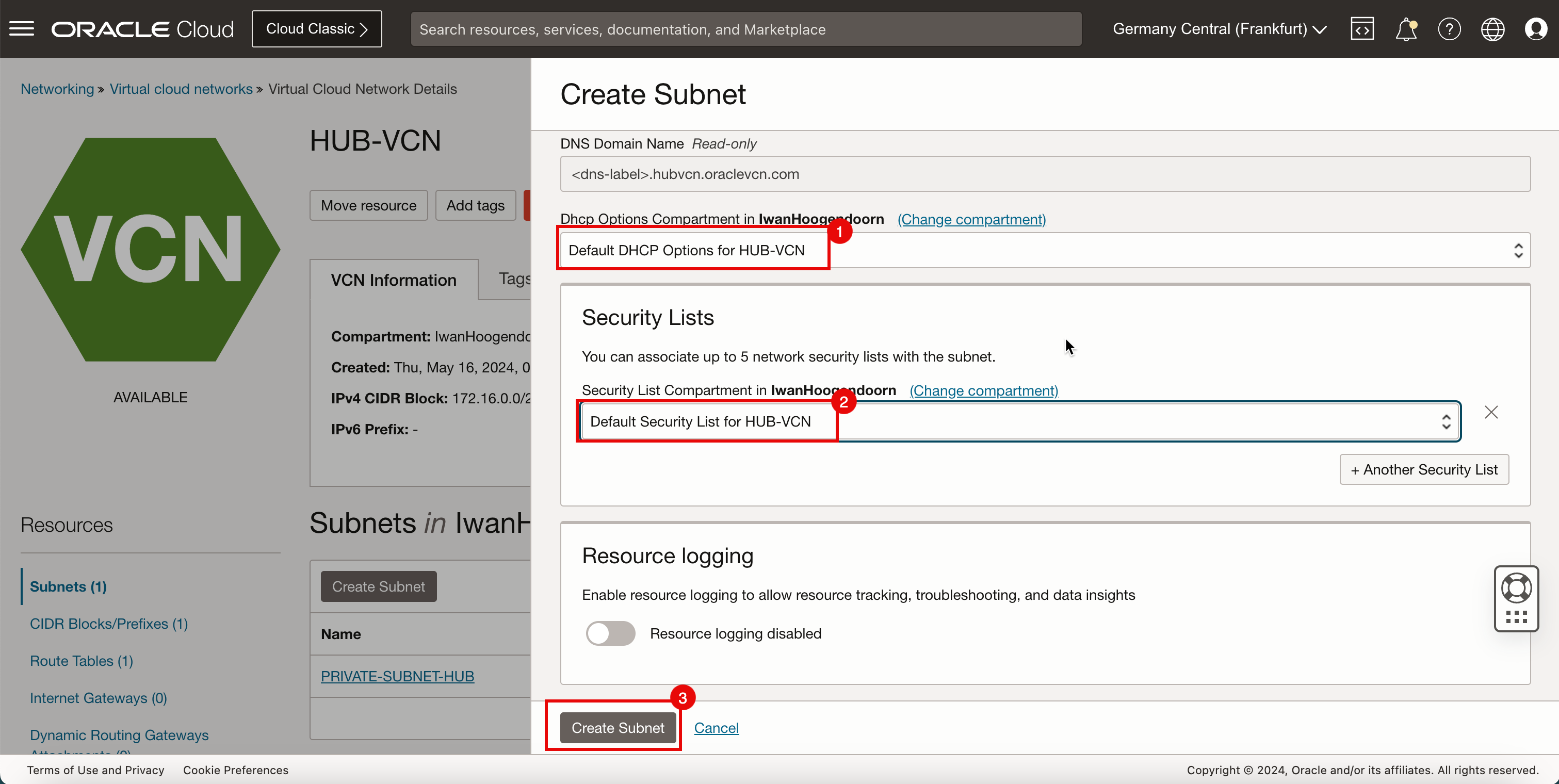

- 在 DHCP 選項中,選取預設的 DHCP 選項。

- 在安全清單中,選取預設安全清單。

- 按一下建立子網路。

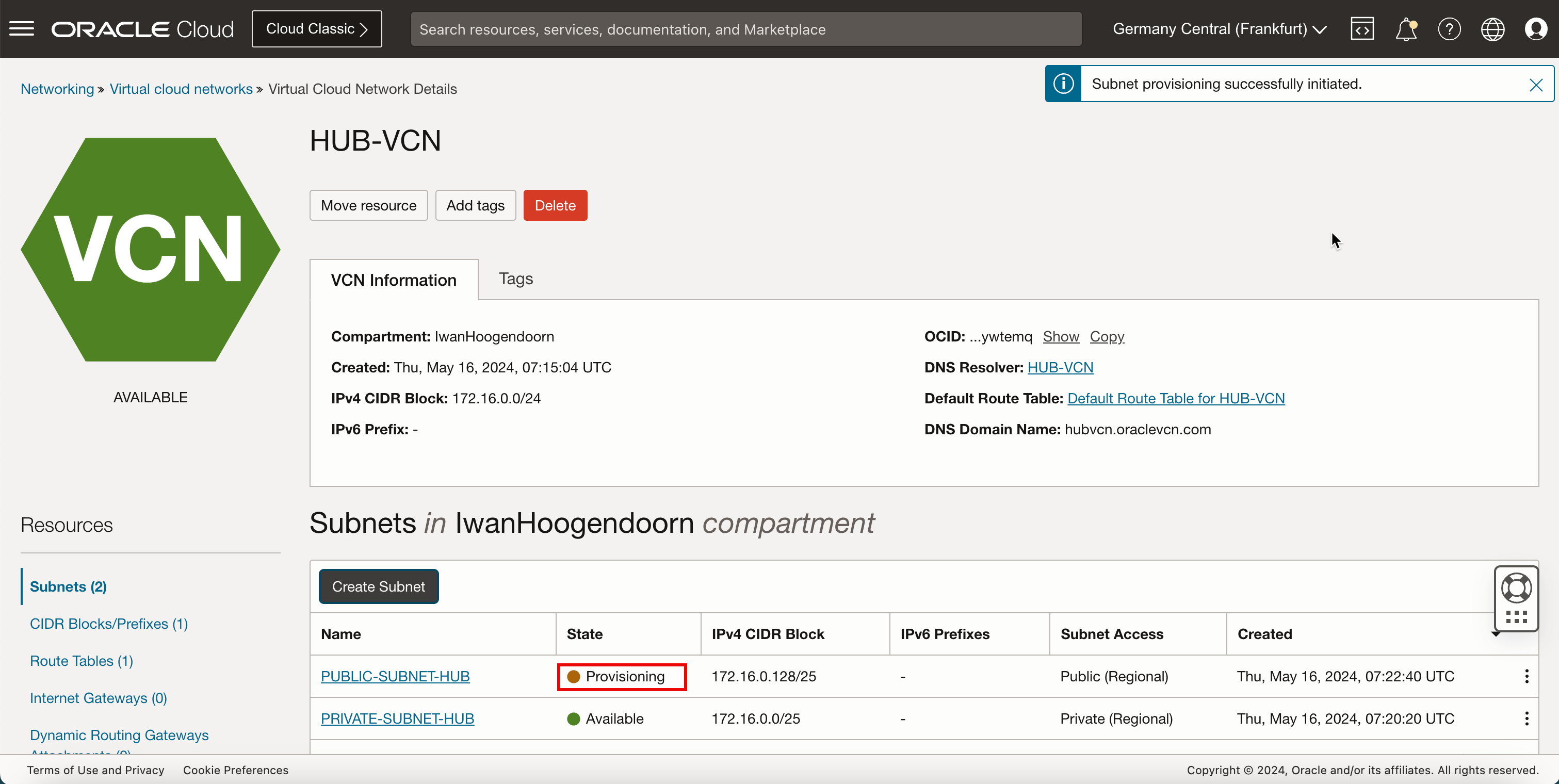

-

請注意,狀態會設為啟動設定。

-

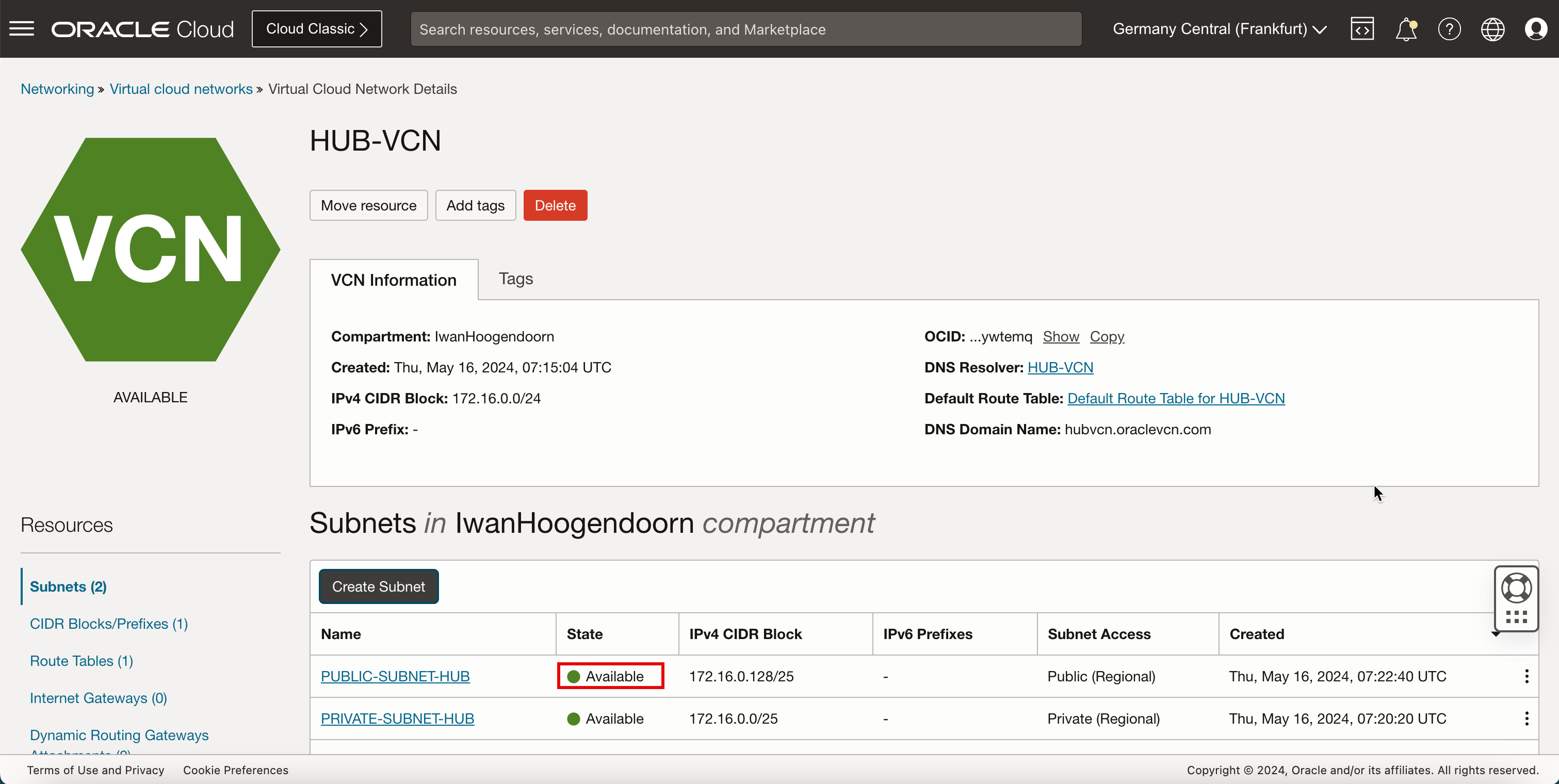

幾分鐘之後,狀態就會變更為可用。

-

下圖說明到目前為止所建立項目的視覺表示法。

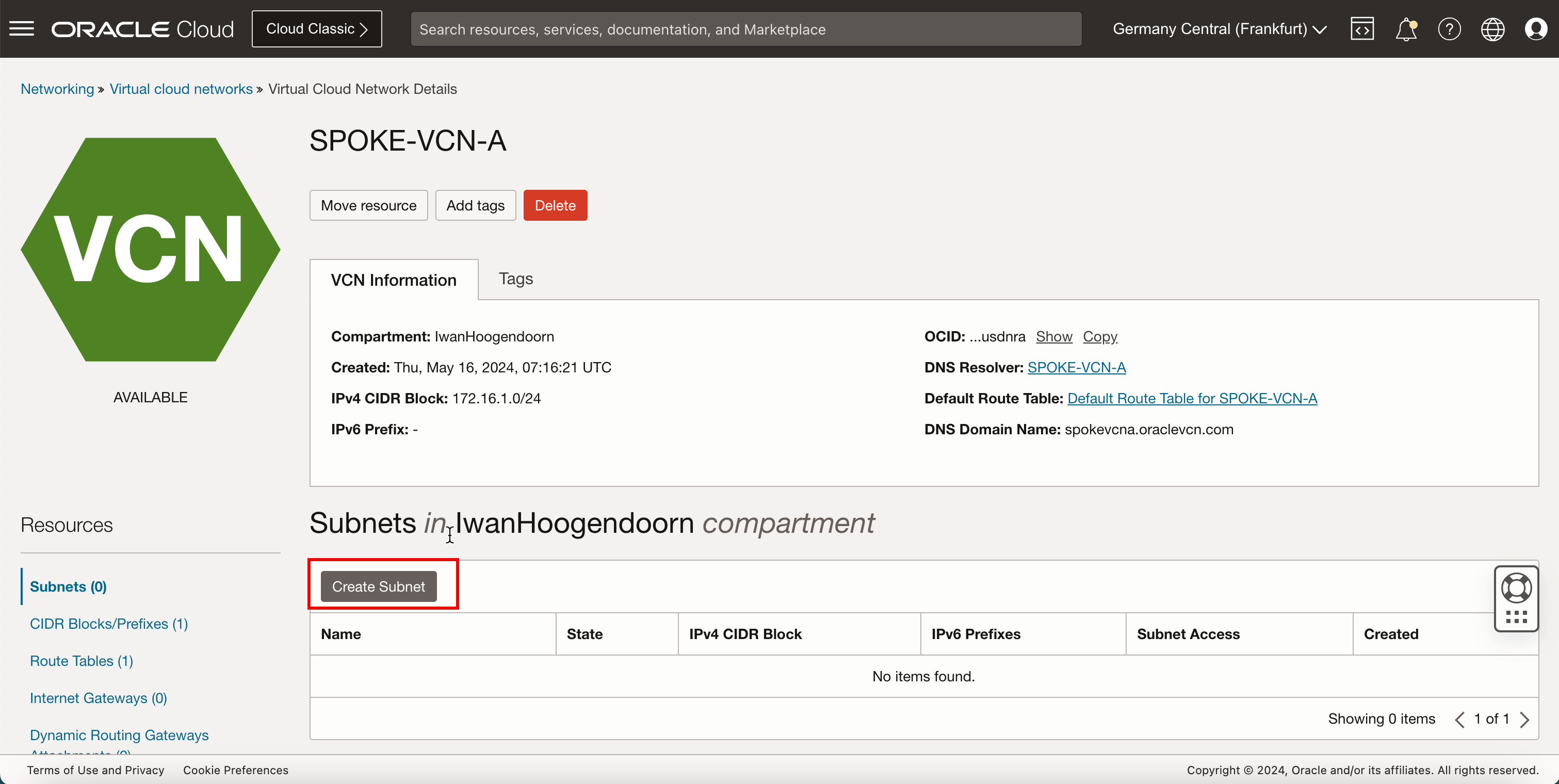

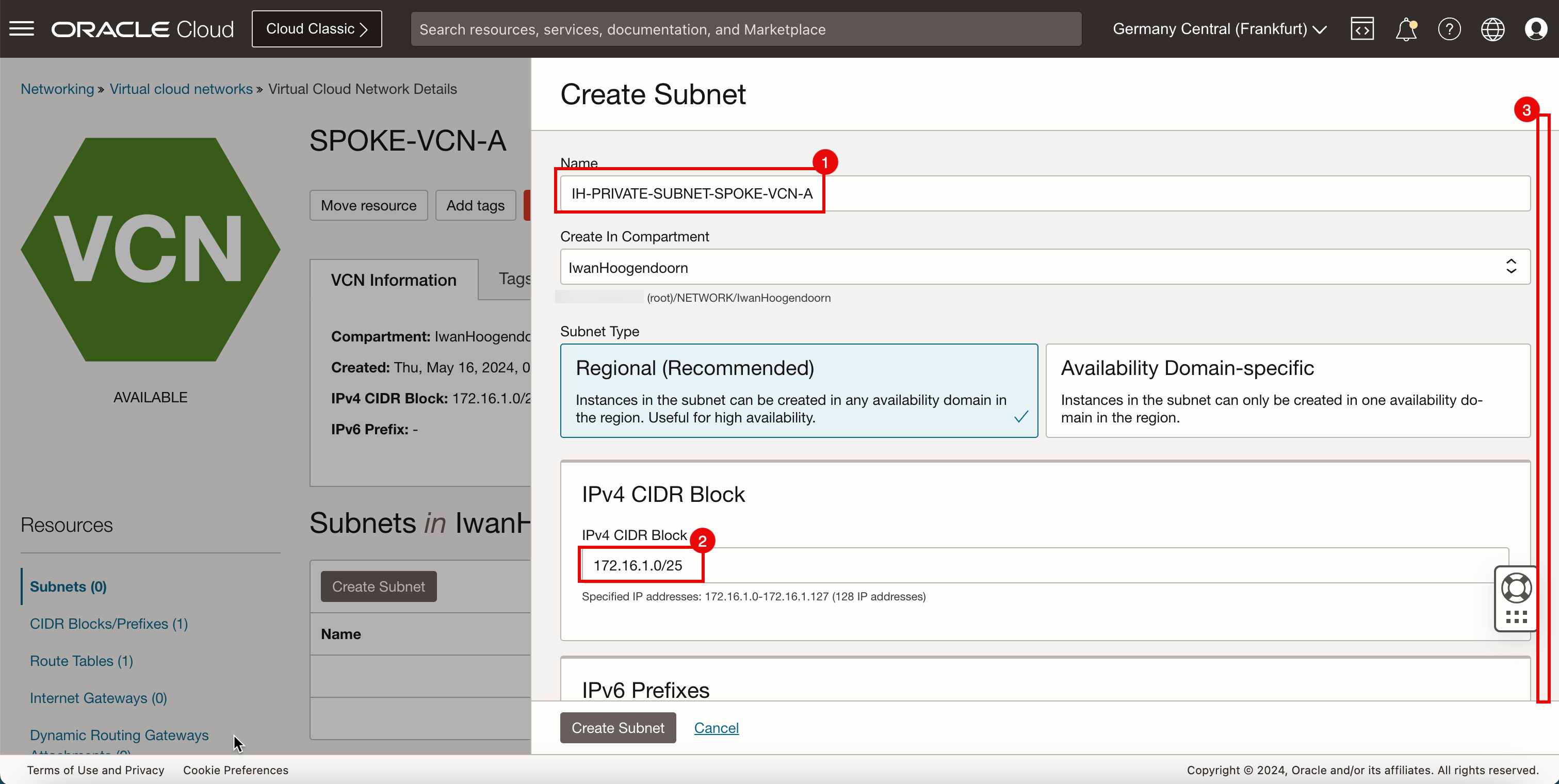

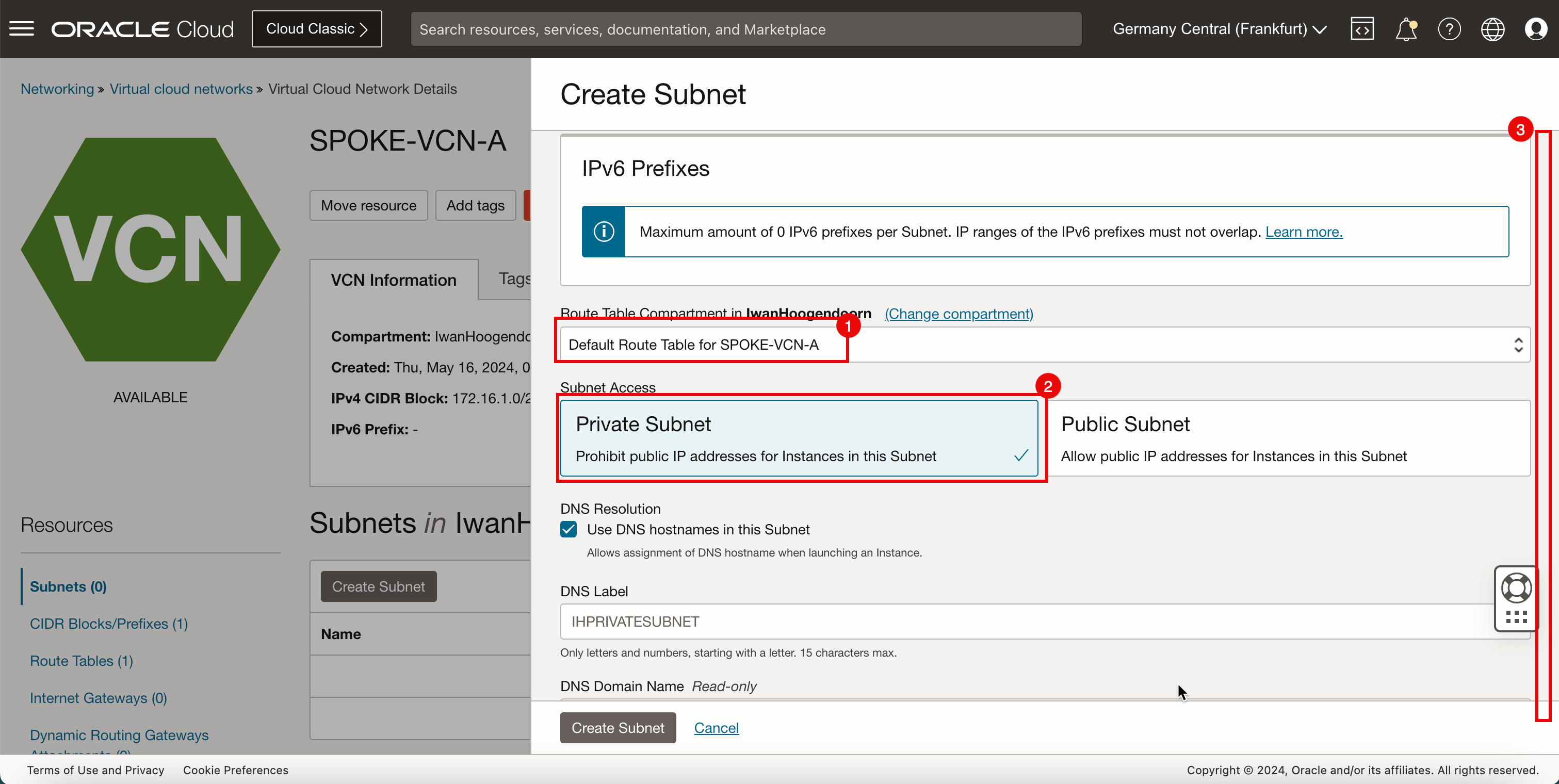

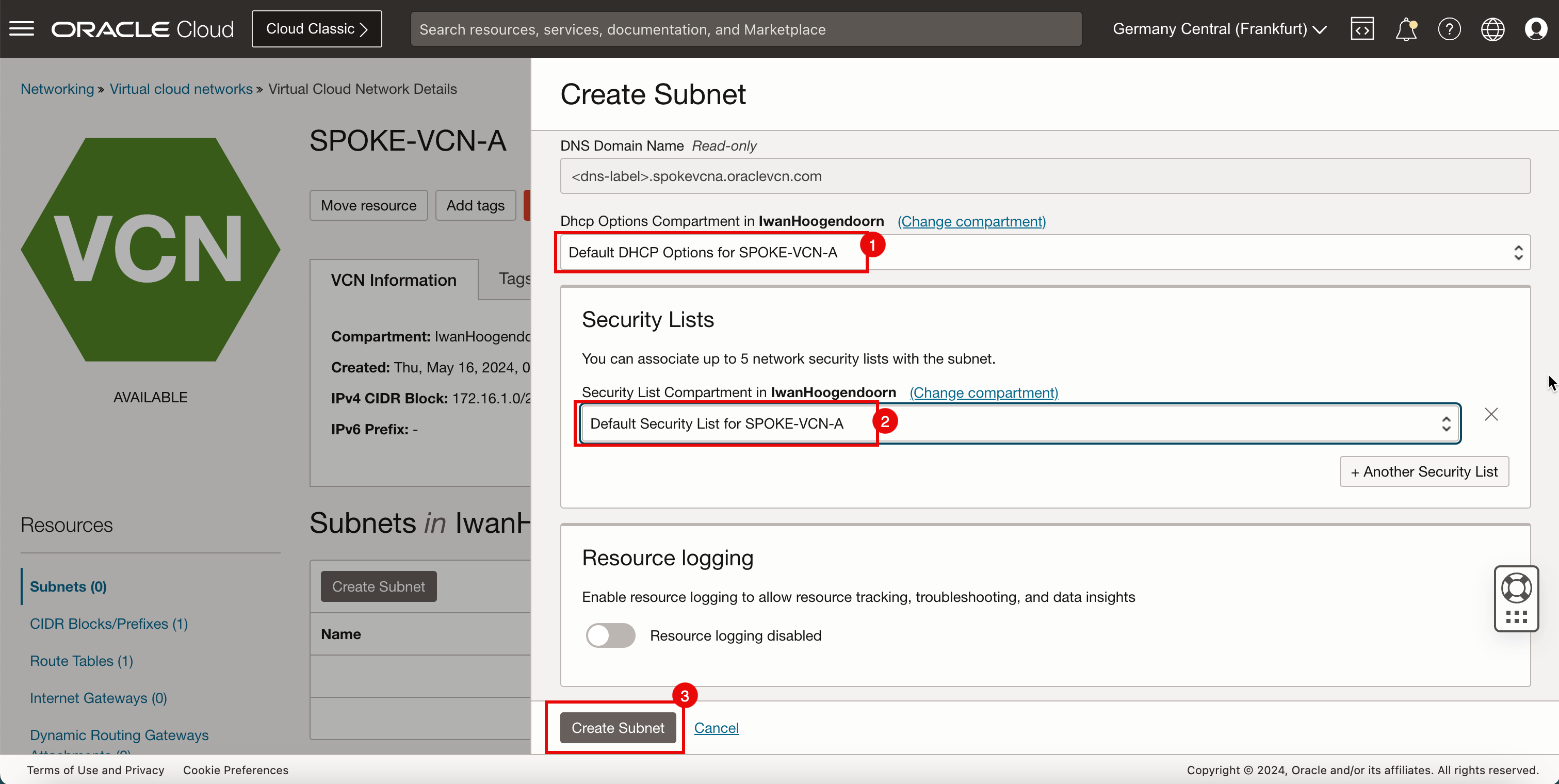

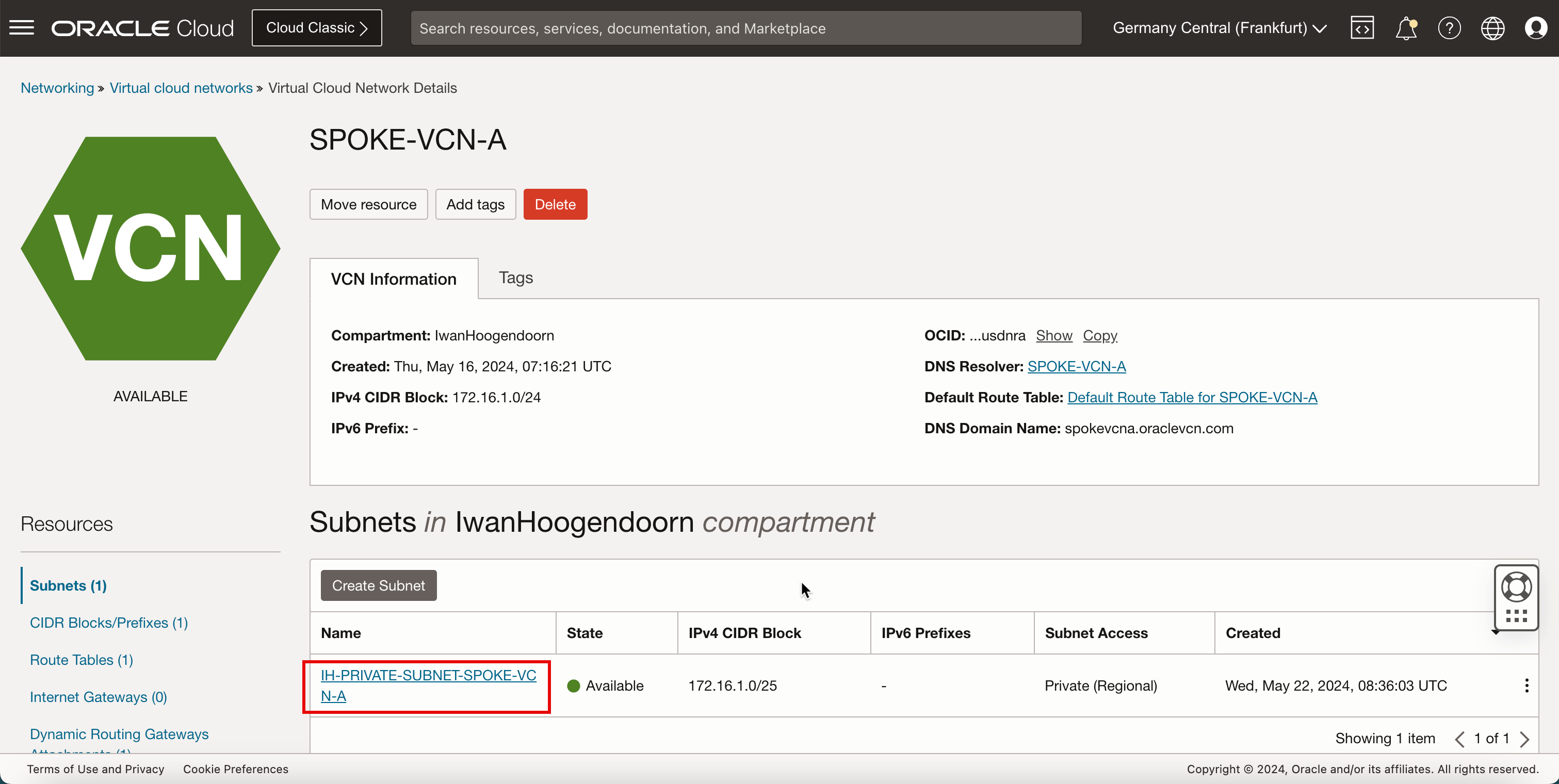

在網輻 VCN A 中建立子網路

在網輻 VCN A 內建立一個專用子網路。

-

按一下支點 VCN A。

-

按一下建立子網路即可建立子網路 (專用)。

- 輸入專用子網路的名稱。

- 輸入專用子網路的 IPv4 CIDR 區塊。

- 向下捲動。

- 在路由表中,選取預設路由表。

- 在子網路存取中,選取專用子網路。

- 向下捲動。

- 在 DHCP 選項中,選取預設的 DHCP 選項。

- 在安全清單中,選取預設安全清單。

- 按一下建立子網路。

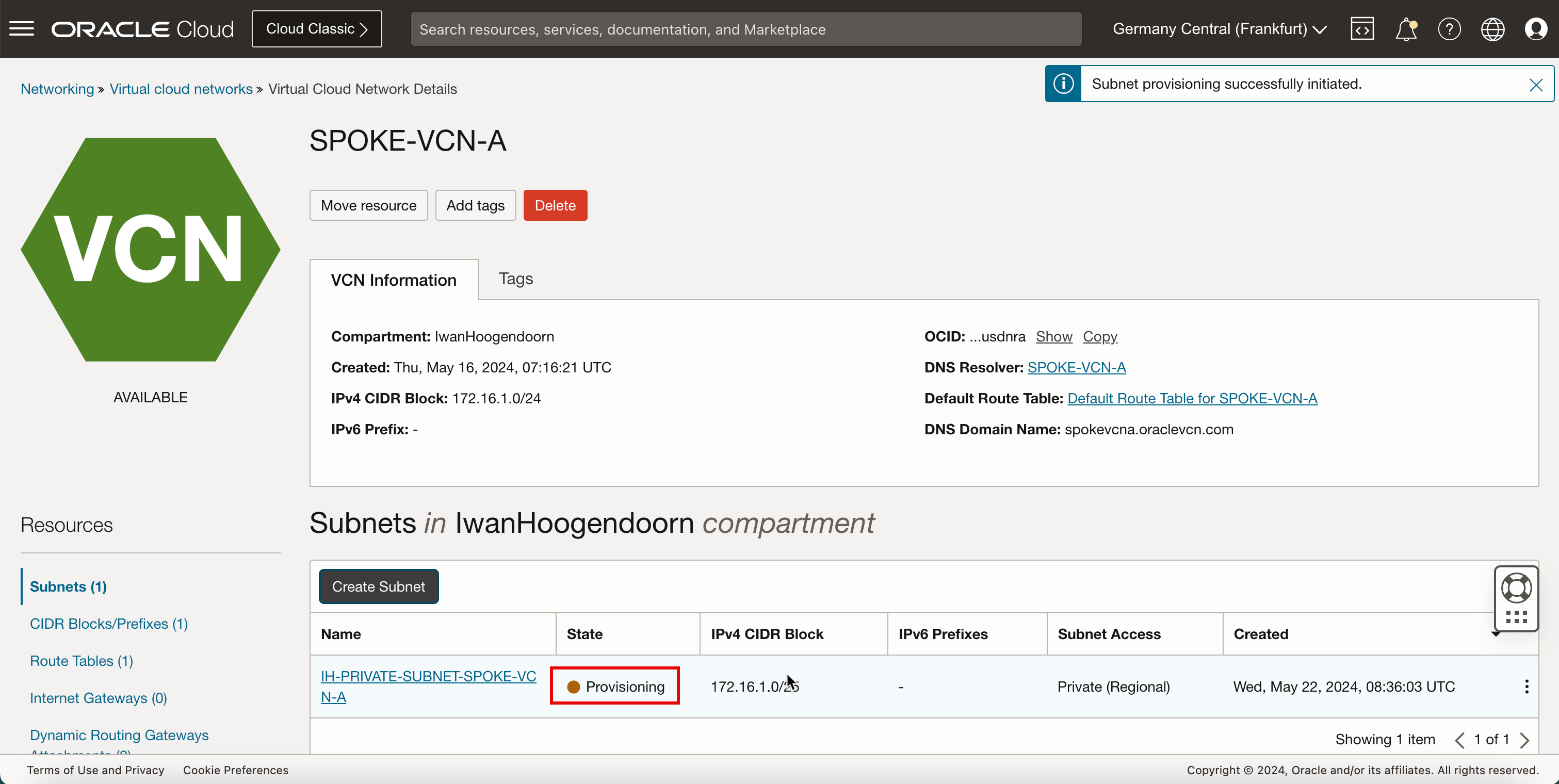

-

請注意,狀態會設為啟動設定。

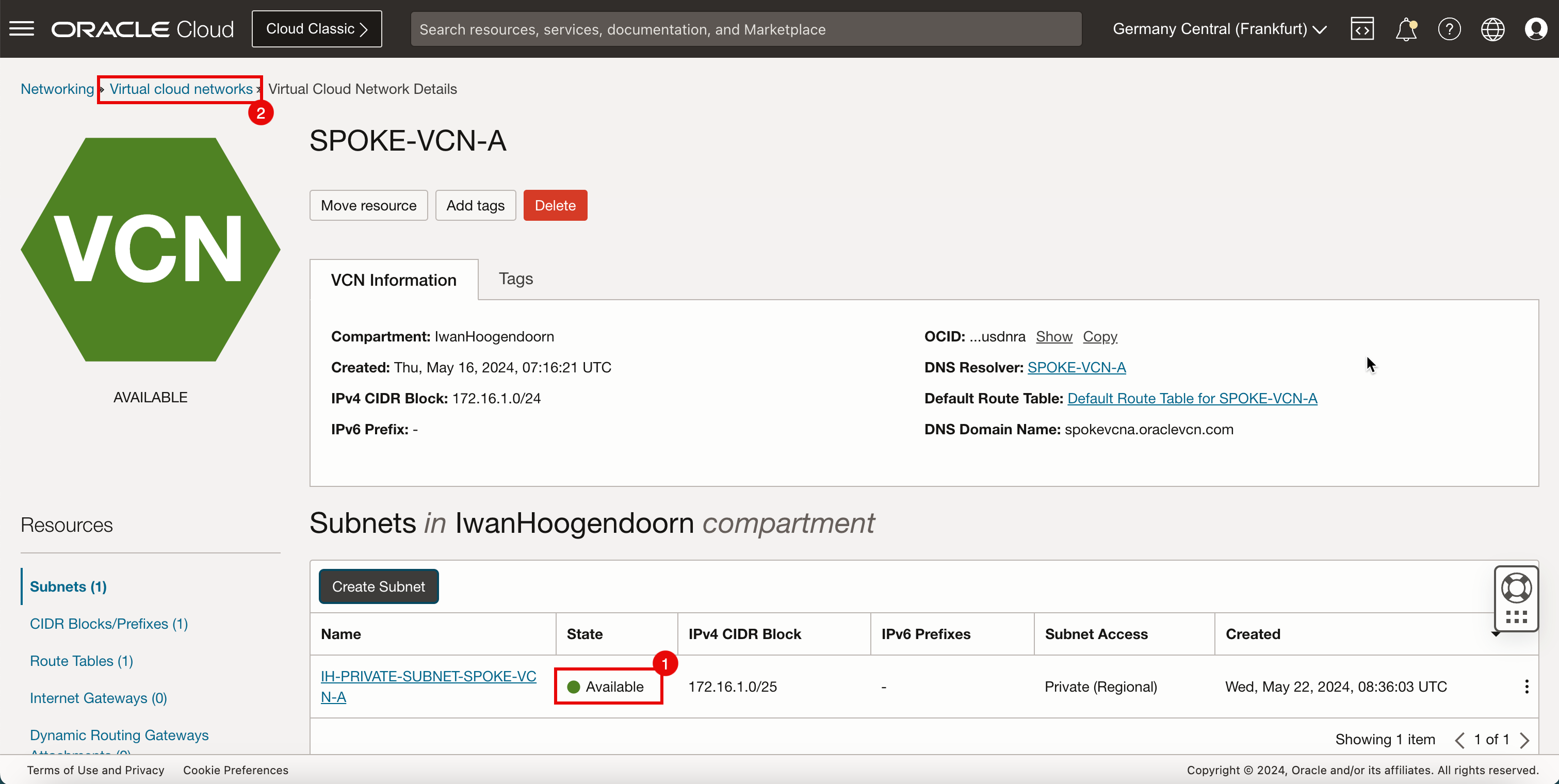

- 請注意,狀態會變更為可用 (Available) 。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

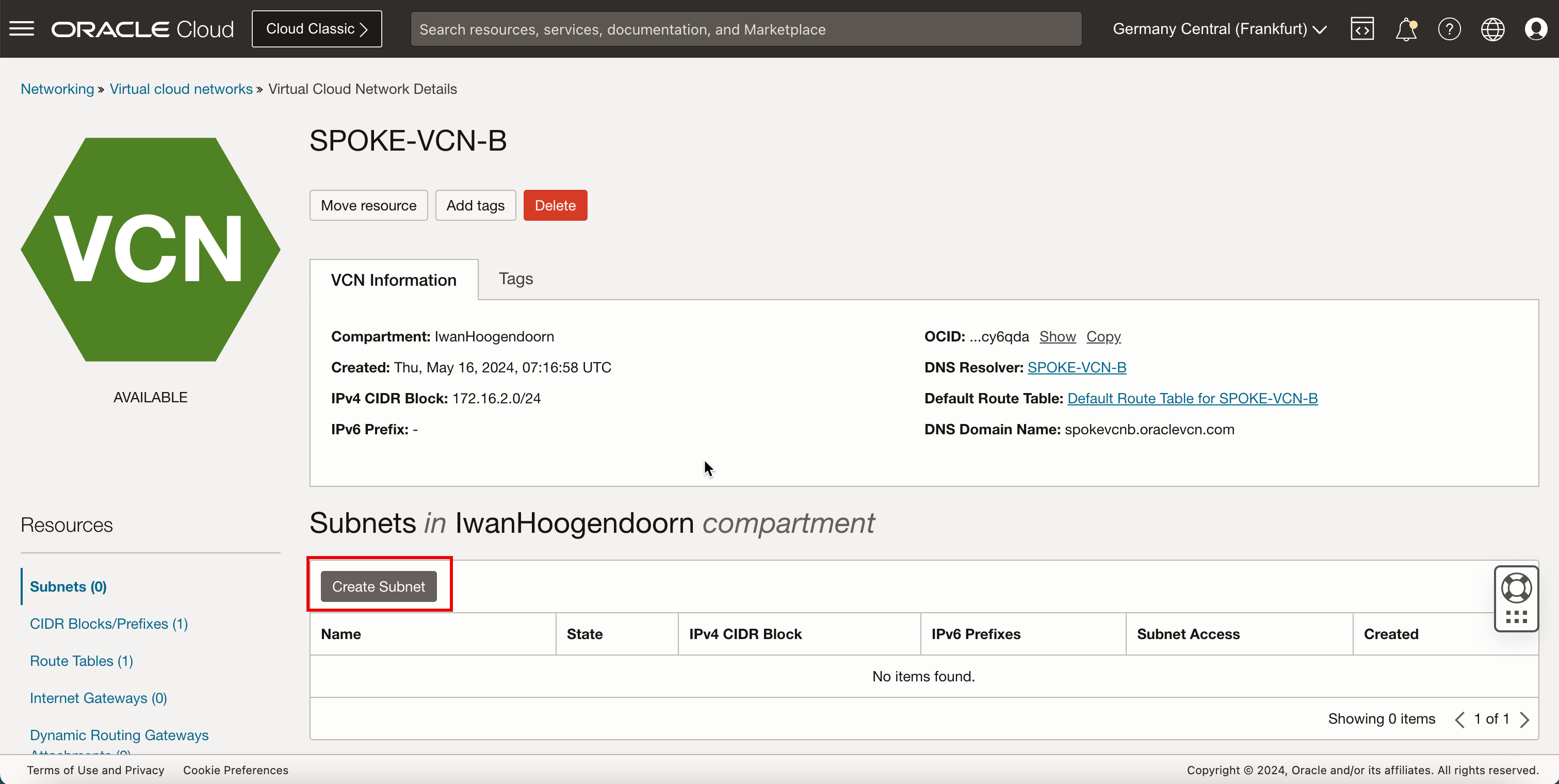

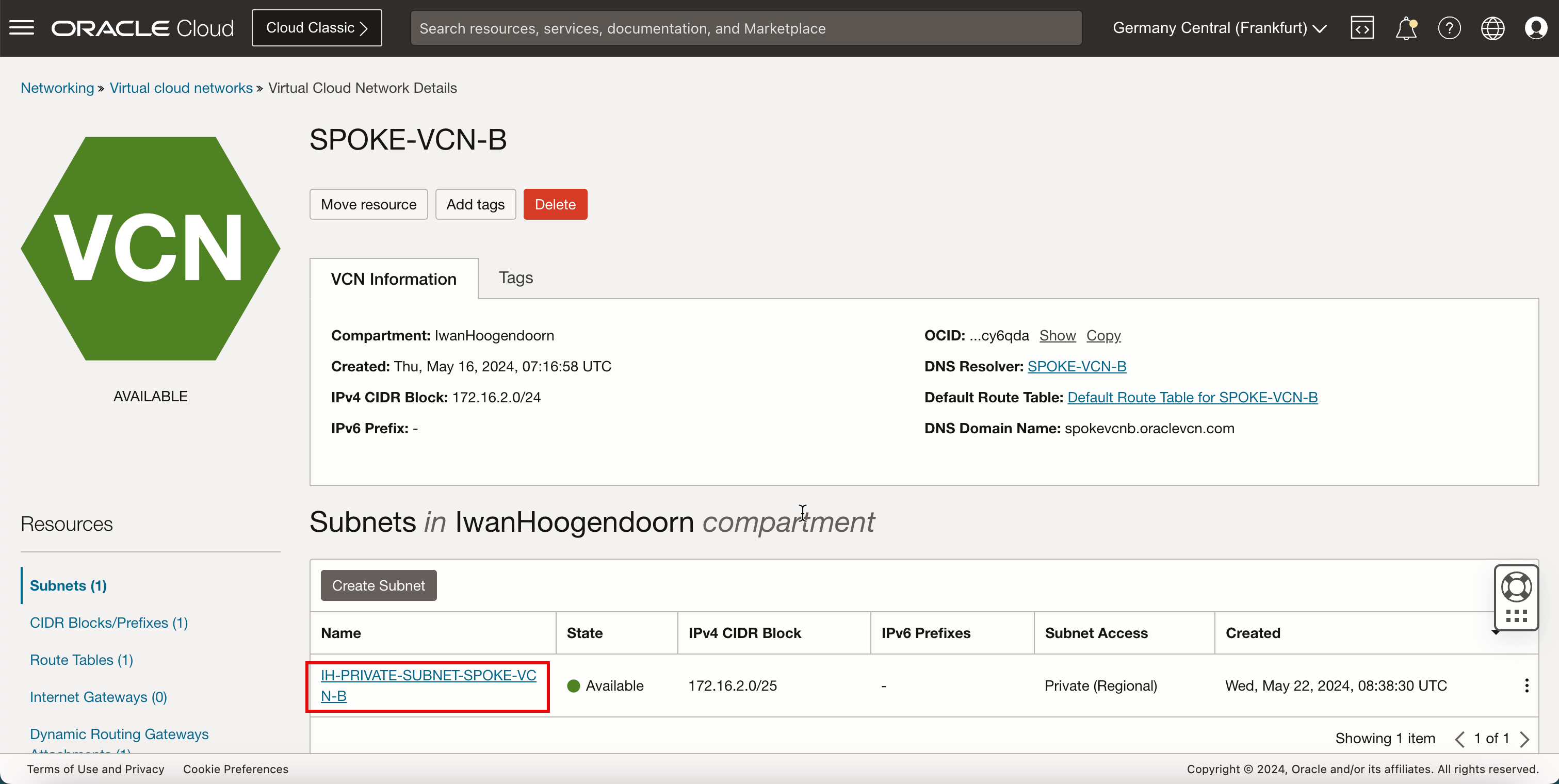

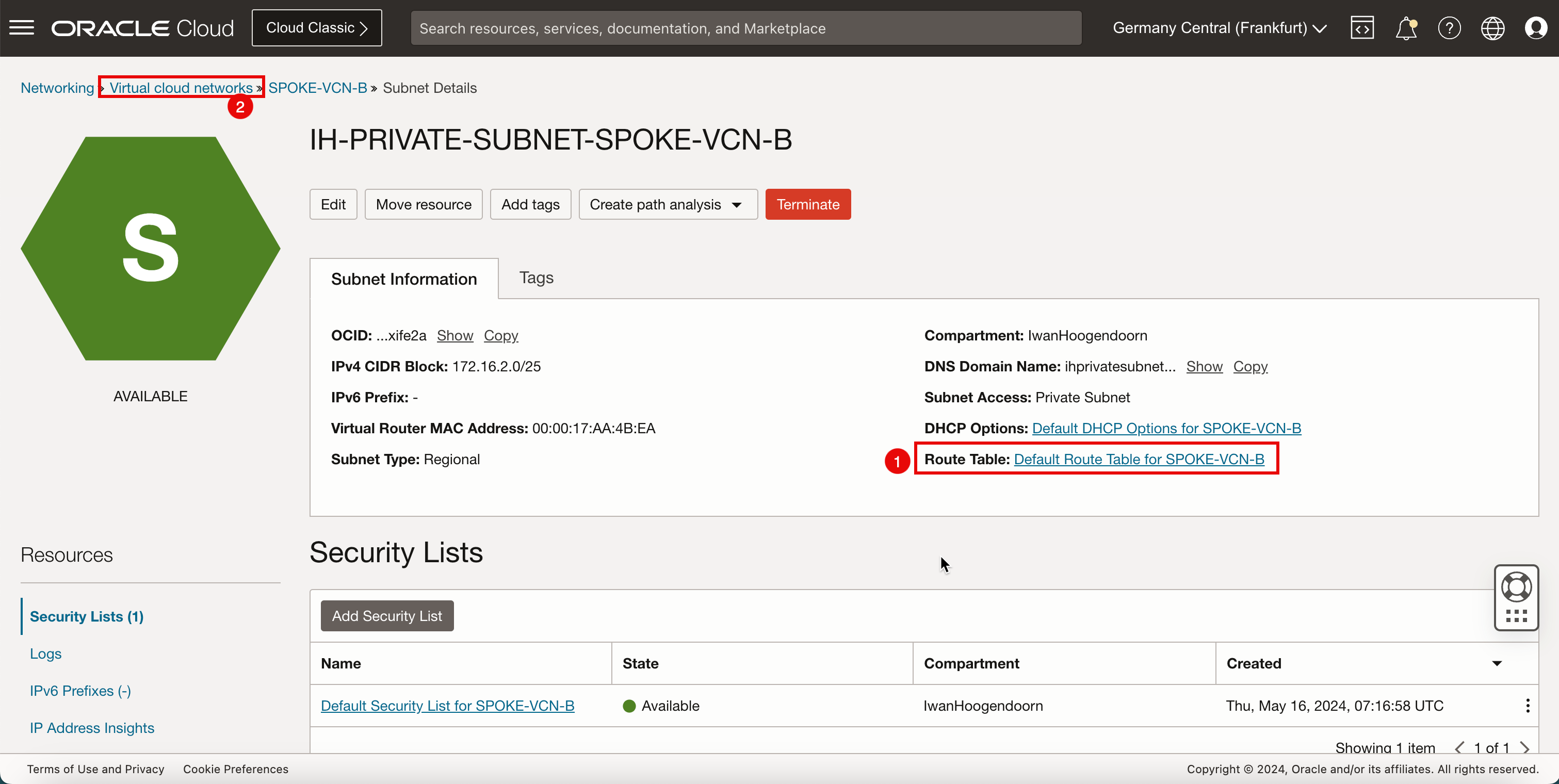

在網輻 VCN B 中建立子網路

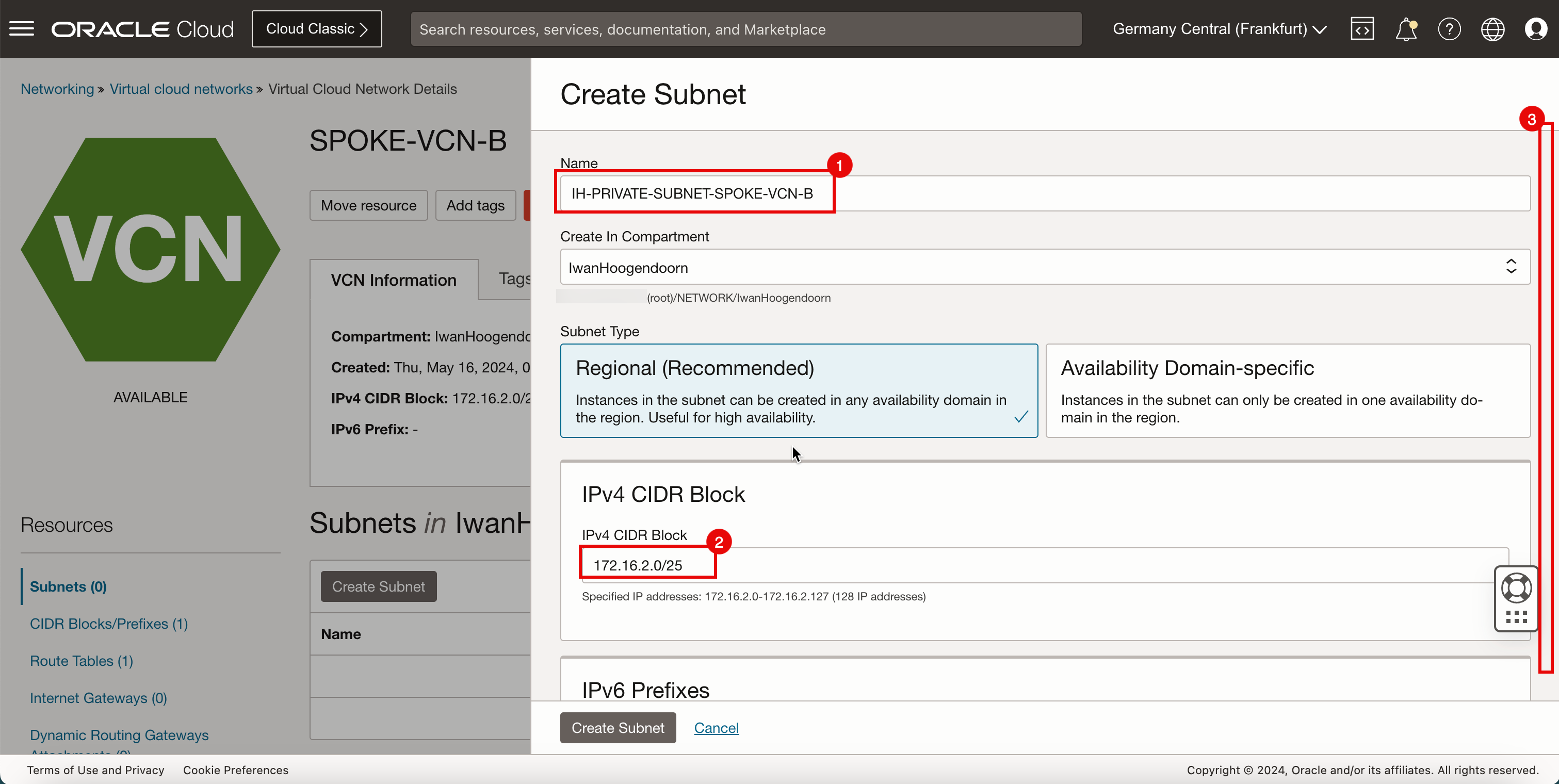

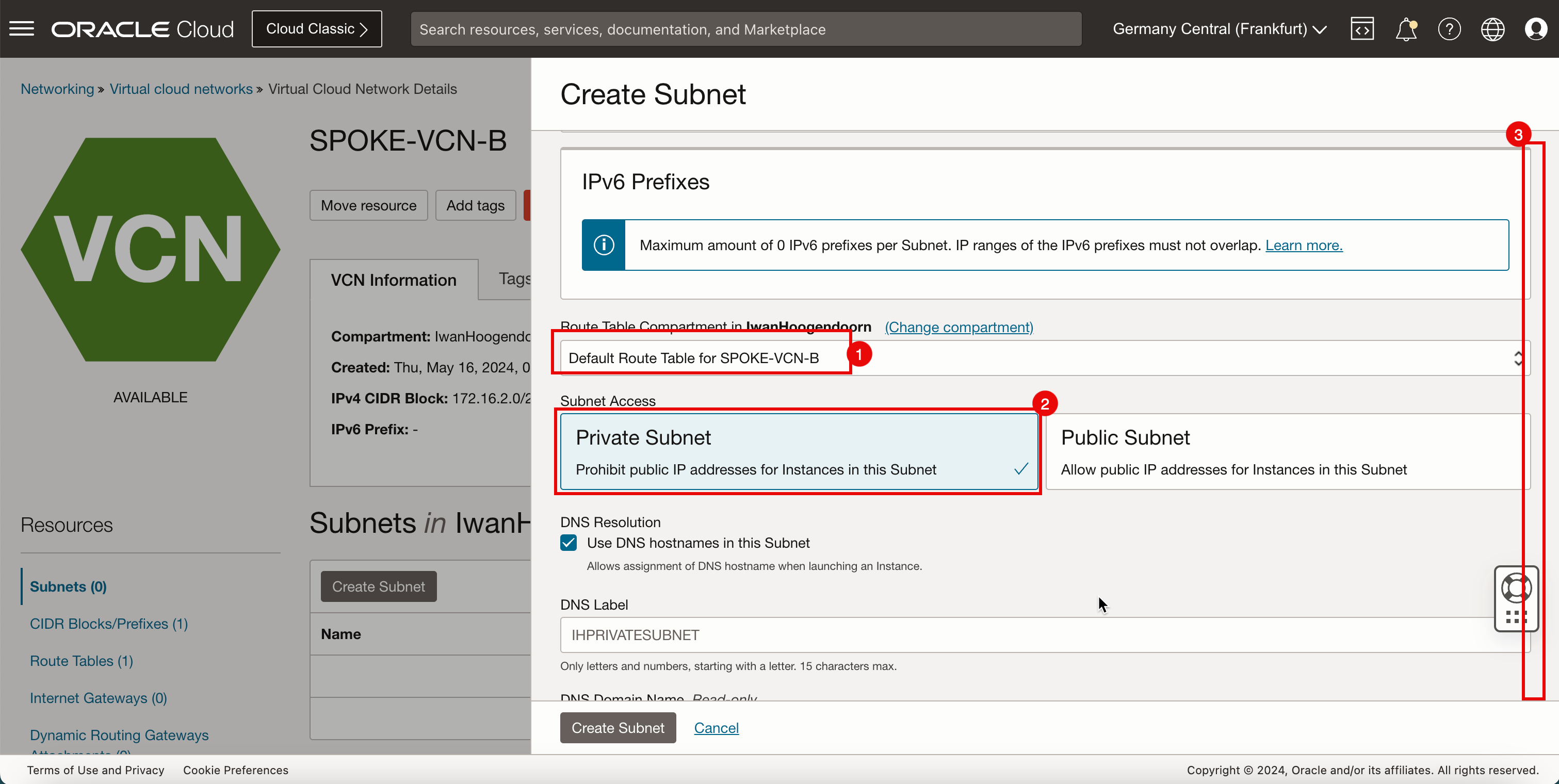

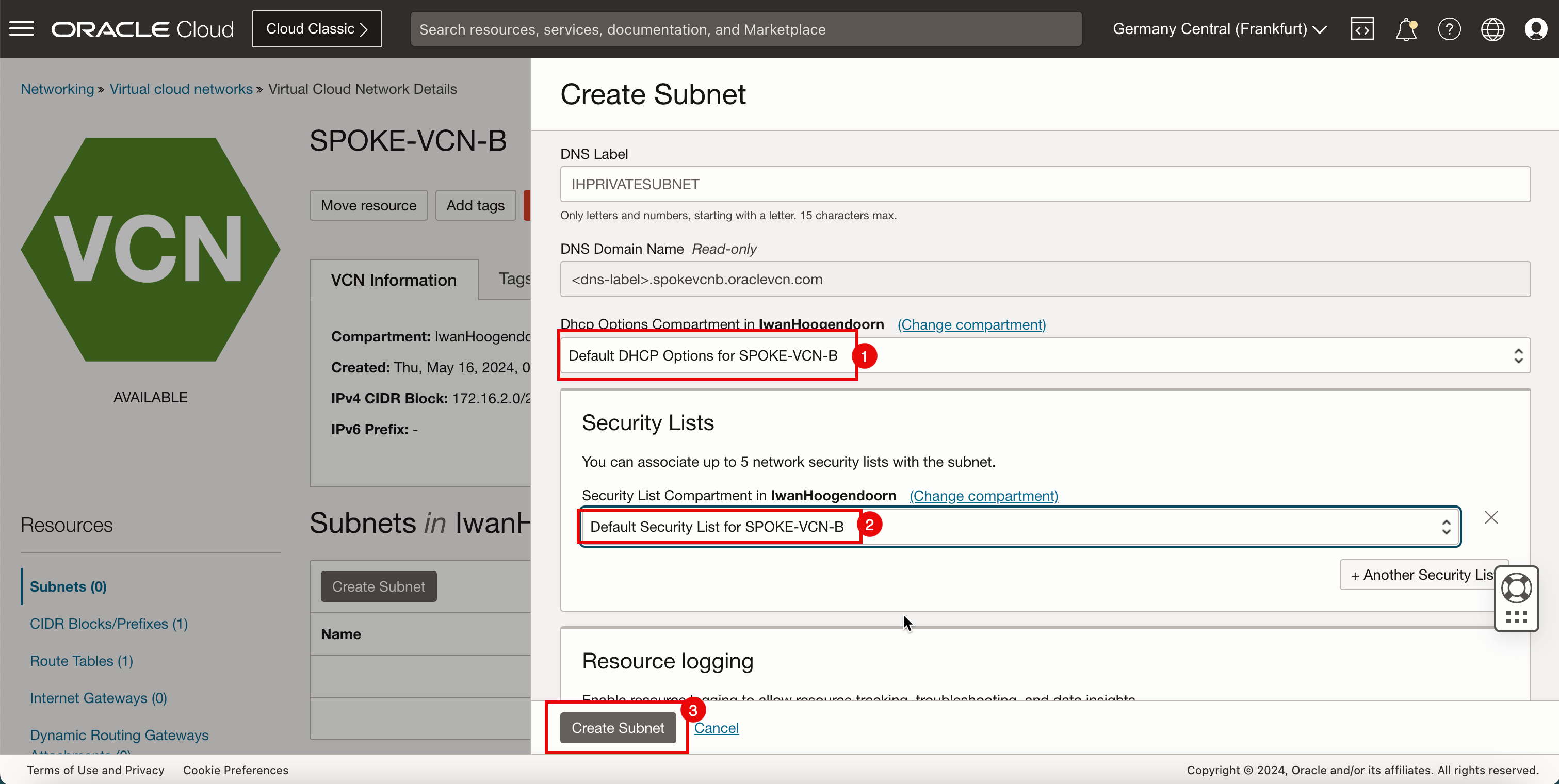

在網輻 VCN B 內建立一個專用子網路。

-

按一下支點 VCN B。

-

按一下建立子網路即可建立子網路 (專用)。

- 輸入專用子網路的名稱。

- 輸入專用子網路的 IPv4 CIDR 區塊。

- 向下捲動。

- 在路由表中,選取預設路由表。

- 在子網路存取中,選取專用子網路。

- 向下捲動。

- 在 DHCP 選項中,選取預設的 DHCP 選項。

- 在安全清單中,選取預設安全清單。

- 按一下建立子網路。

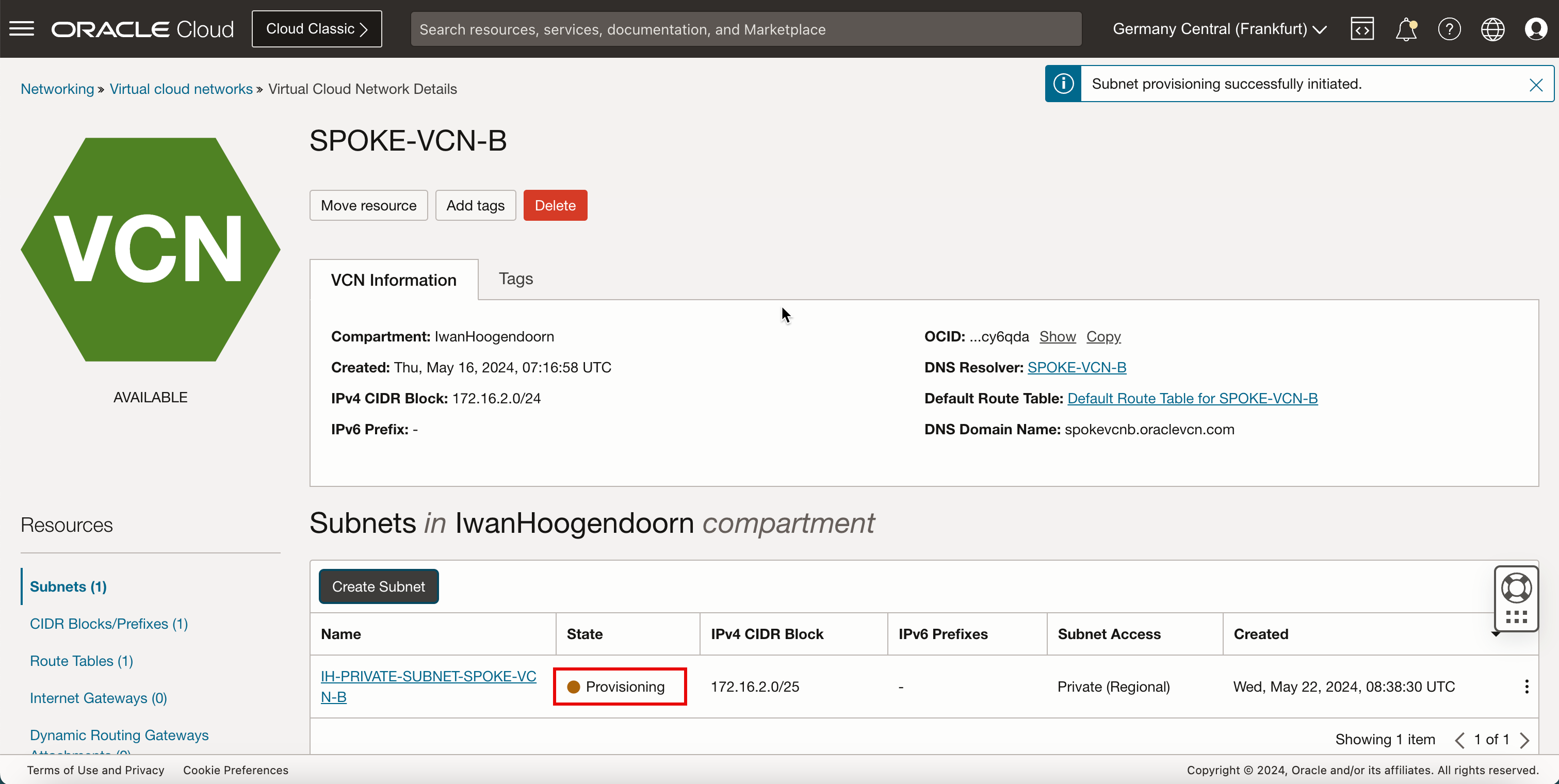

-

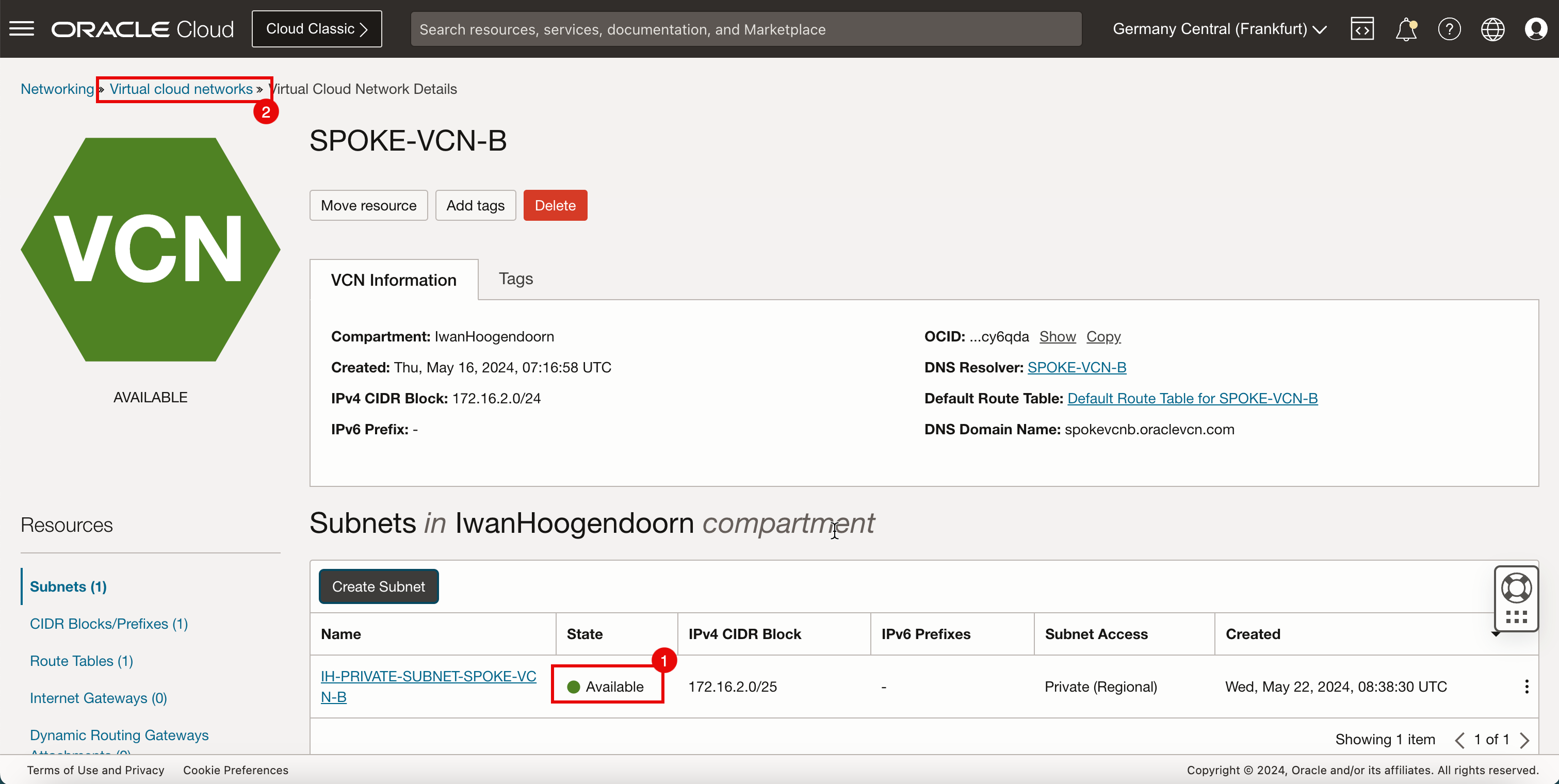

請注意,狀態會設為啟動設定。

- 請注意,狀態會變更為可用 (Available) 。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

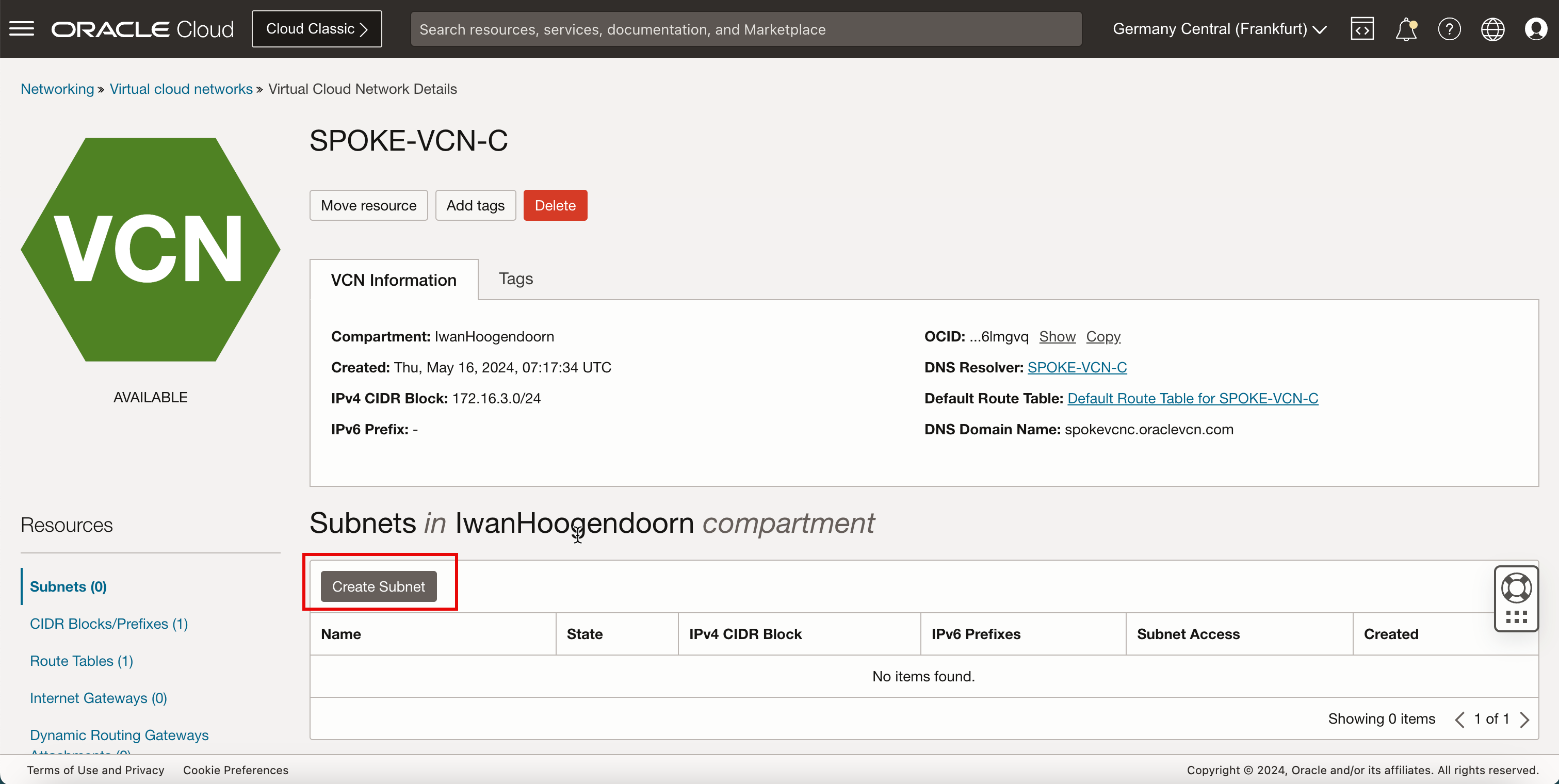

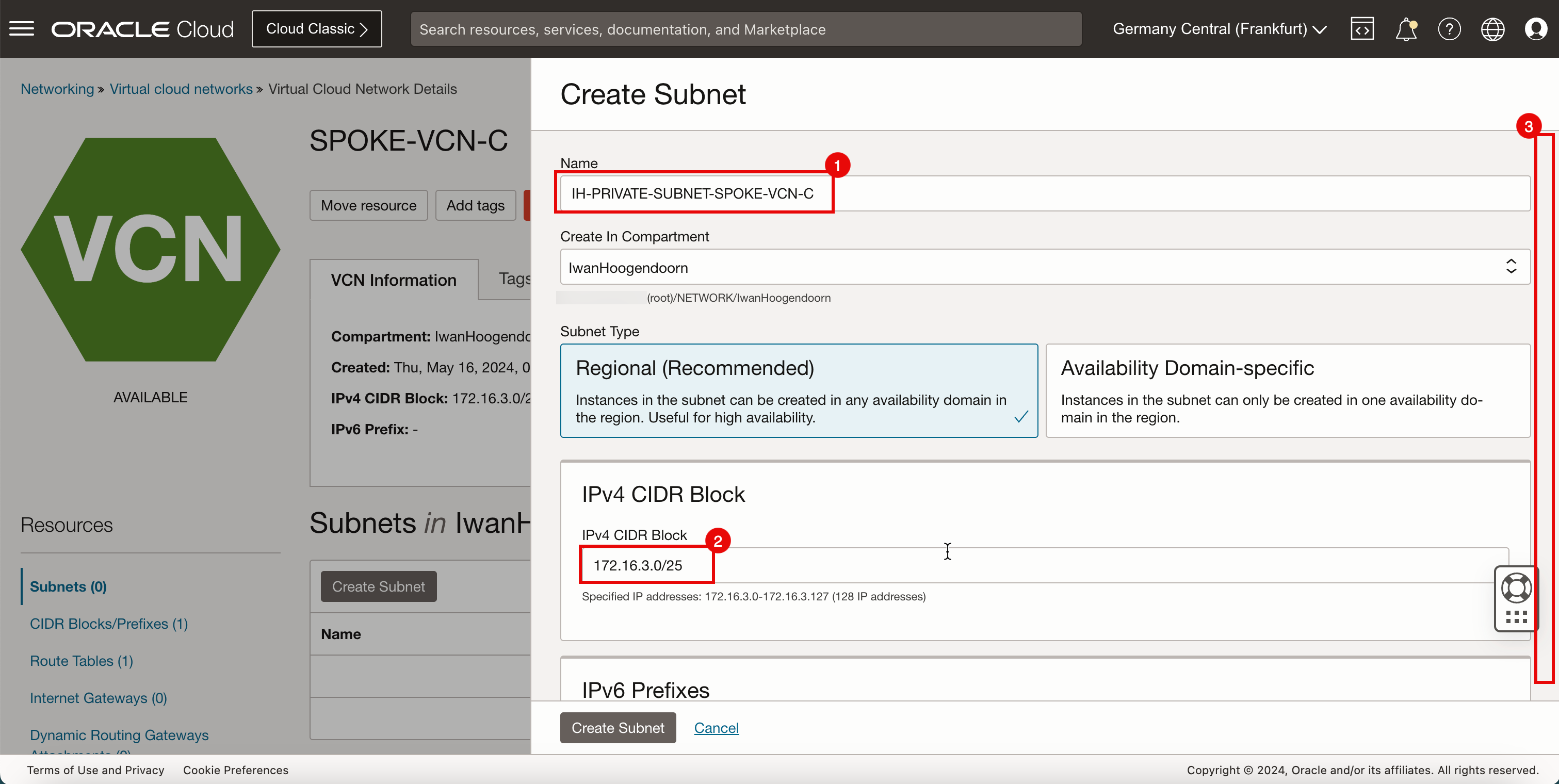

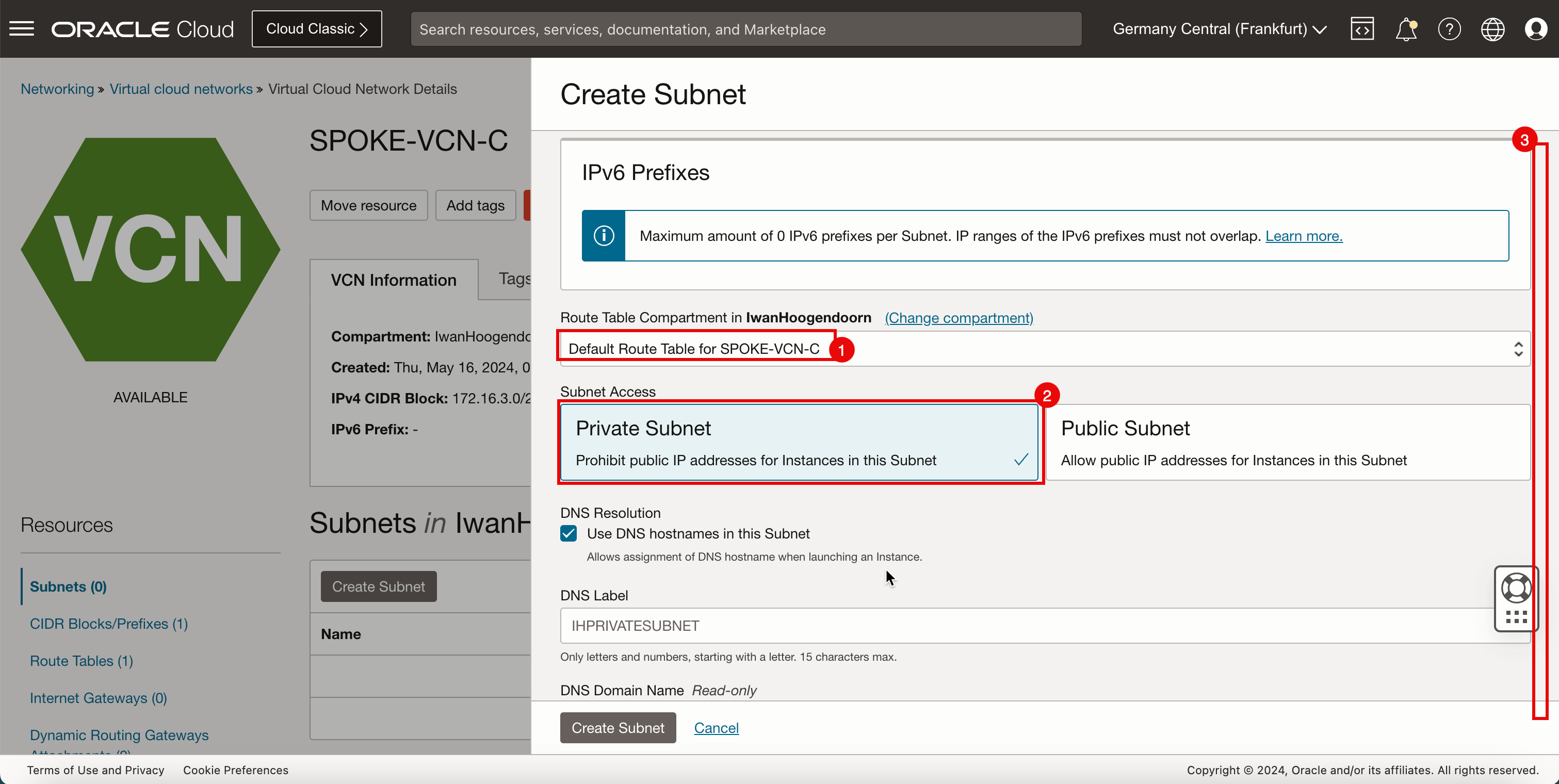

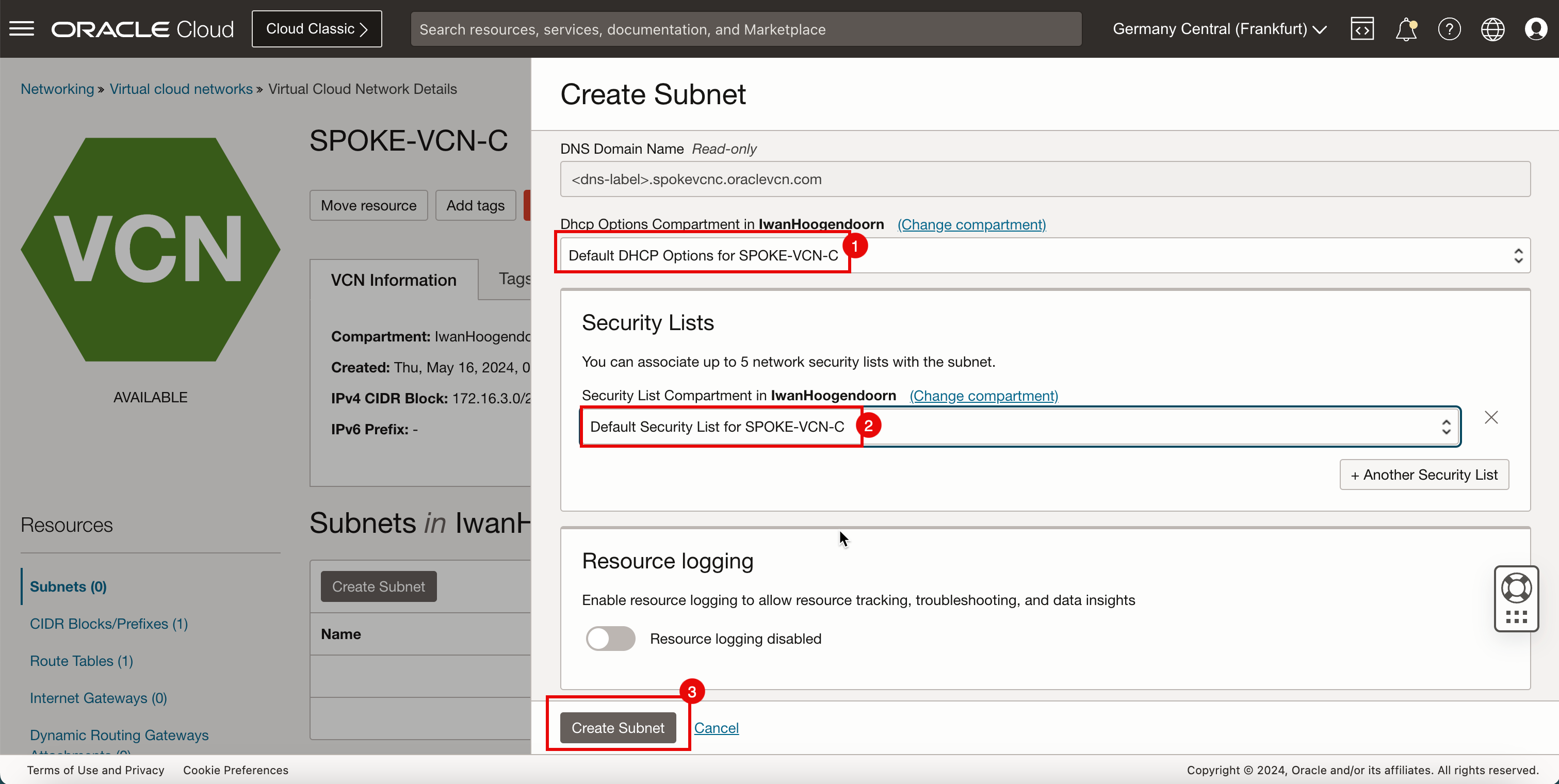

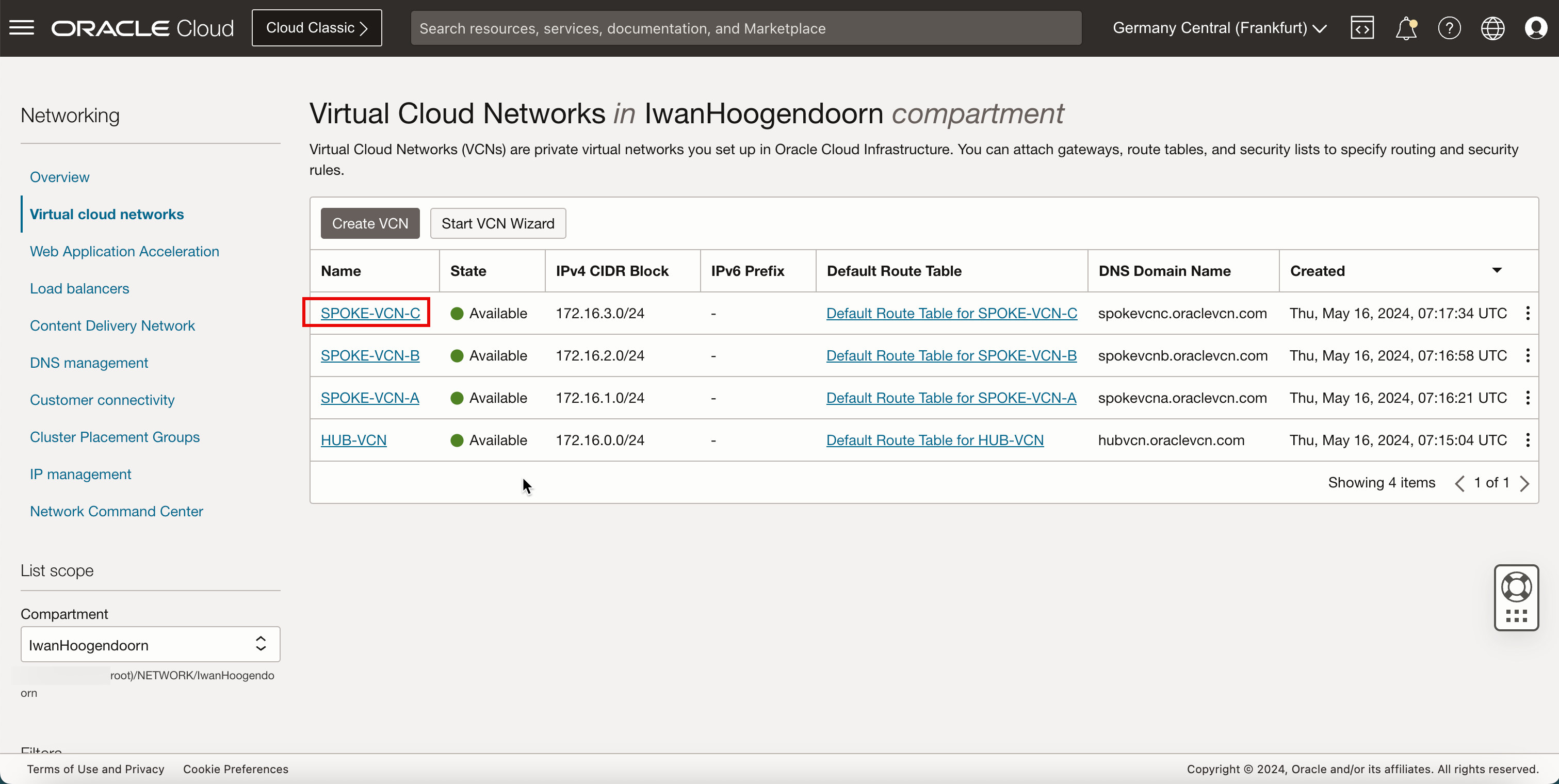

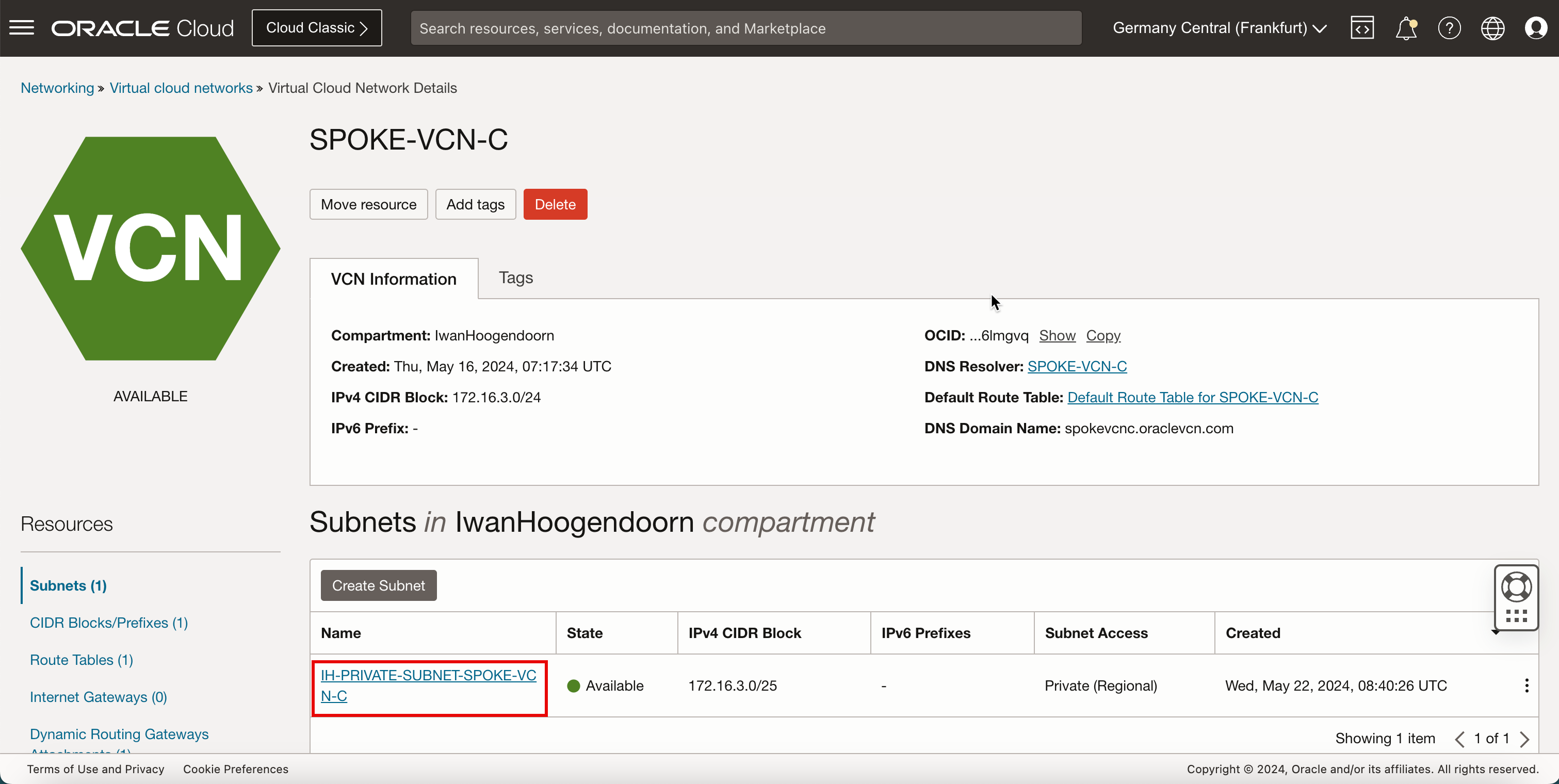

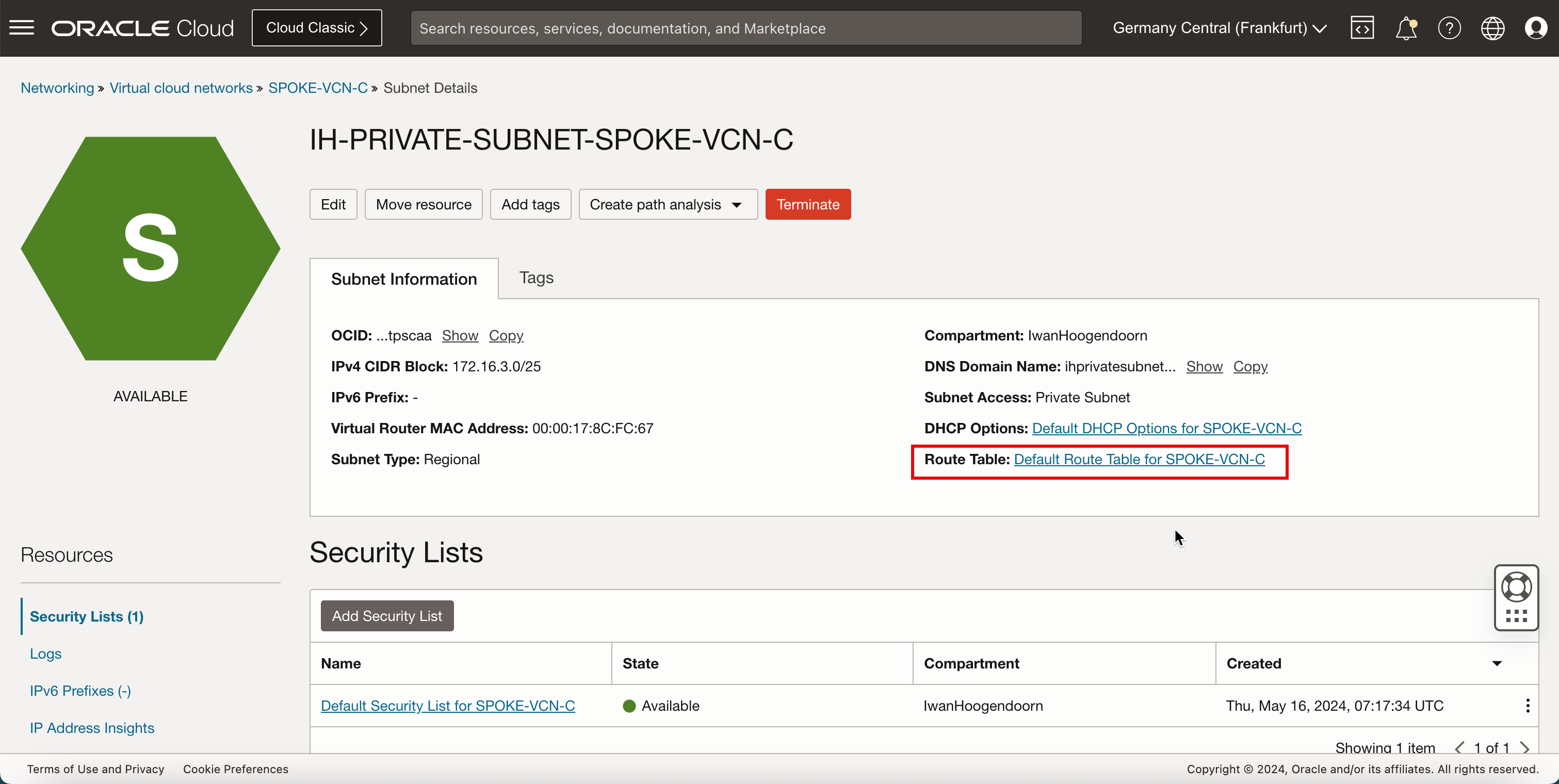

在 Hub VCN C 內建立子網路

在網輻 VCN C 內建立一個專用子網路。

-

按一下支點 VCN C。

-

按一下建立子網路即可建立子網路 (專用)。

- 輸入專用子網路的名稱。

- 輸入專用子網路的 IPv4 CIDR 區塊。

- 向下捲動。

- 在路由表中,選取預設路由表。

- 在子網路存取中,選取專用子網路。

- 向下捲動。

- 在 DHCP 選項中,選取預設的 DHCP 選項。

- 在安全清單中,選取預設安全清單。

- 按一下建立子網路。

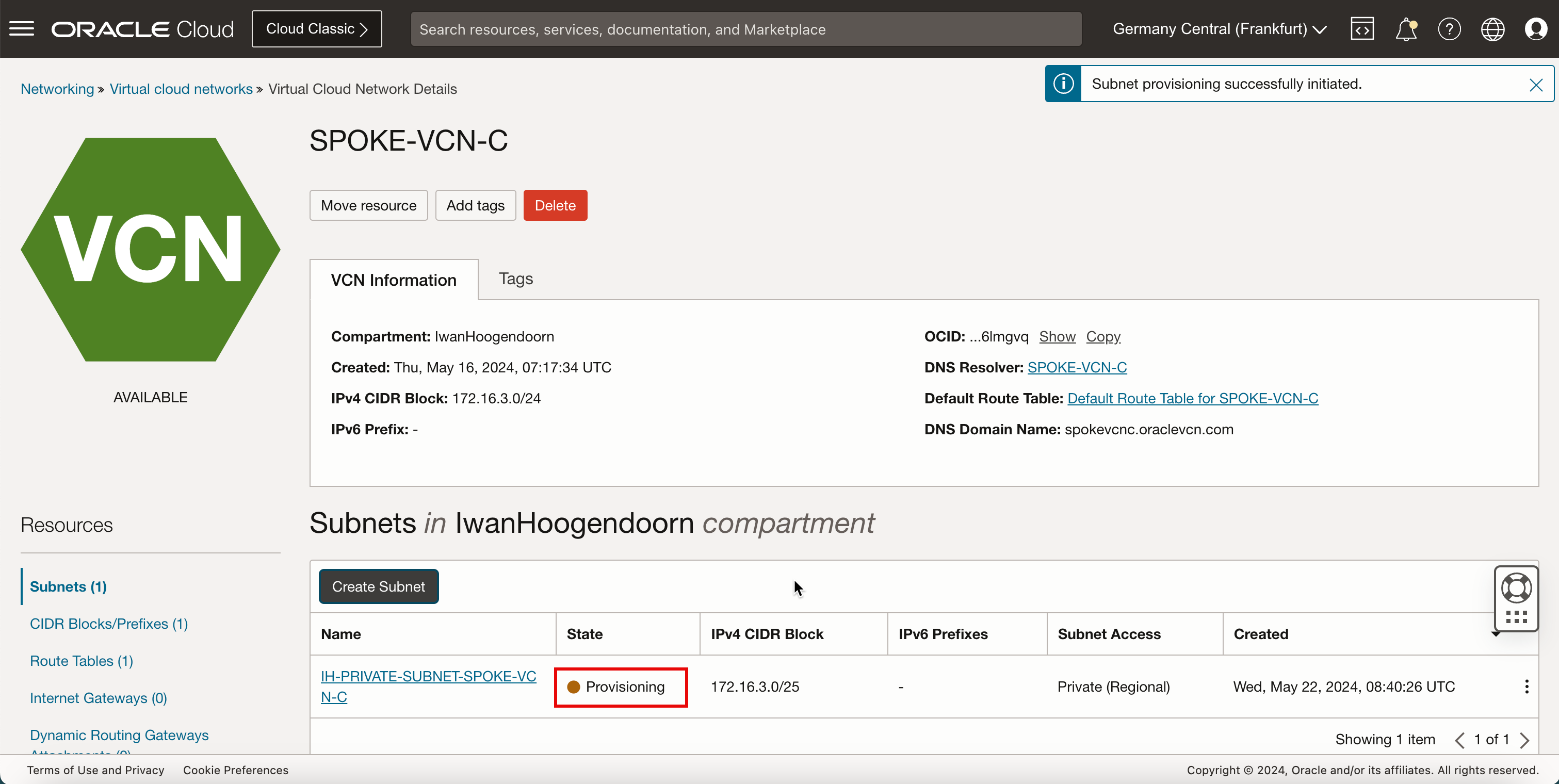

-

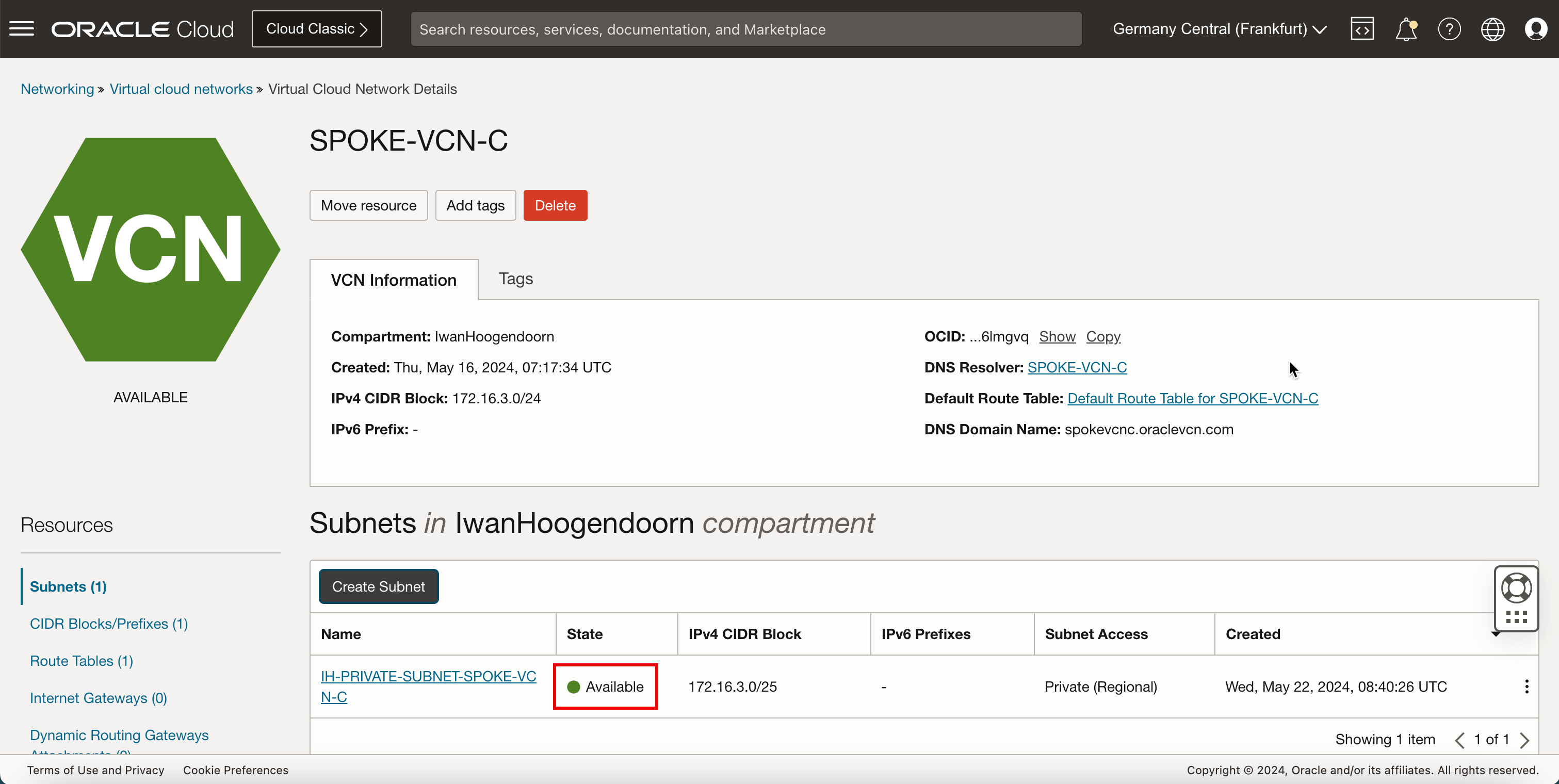

請注意,狀態會設為啟動設定。

-

請注意,狀態會變更為可用 (Available) 。

-

下圖說明到目前為止所建立項目的視覺表示法。

作業 3:在 Hub VCN 中建立動態路由閘道 (DRG)、網際網路閘道以及 NAT 閘道

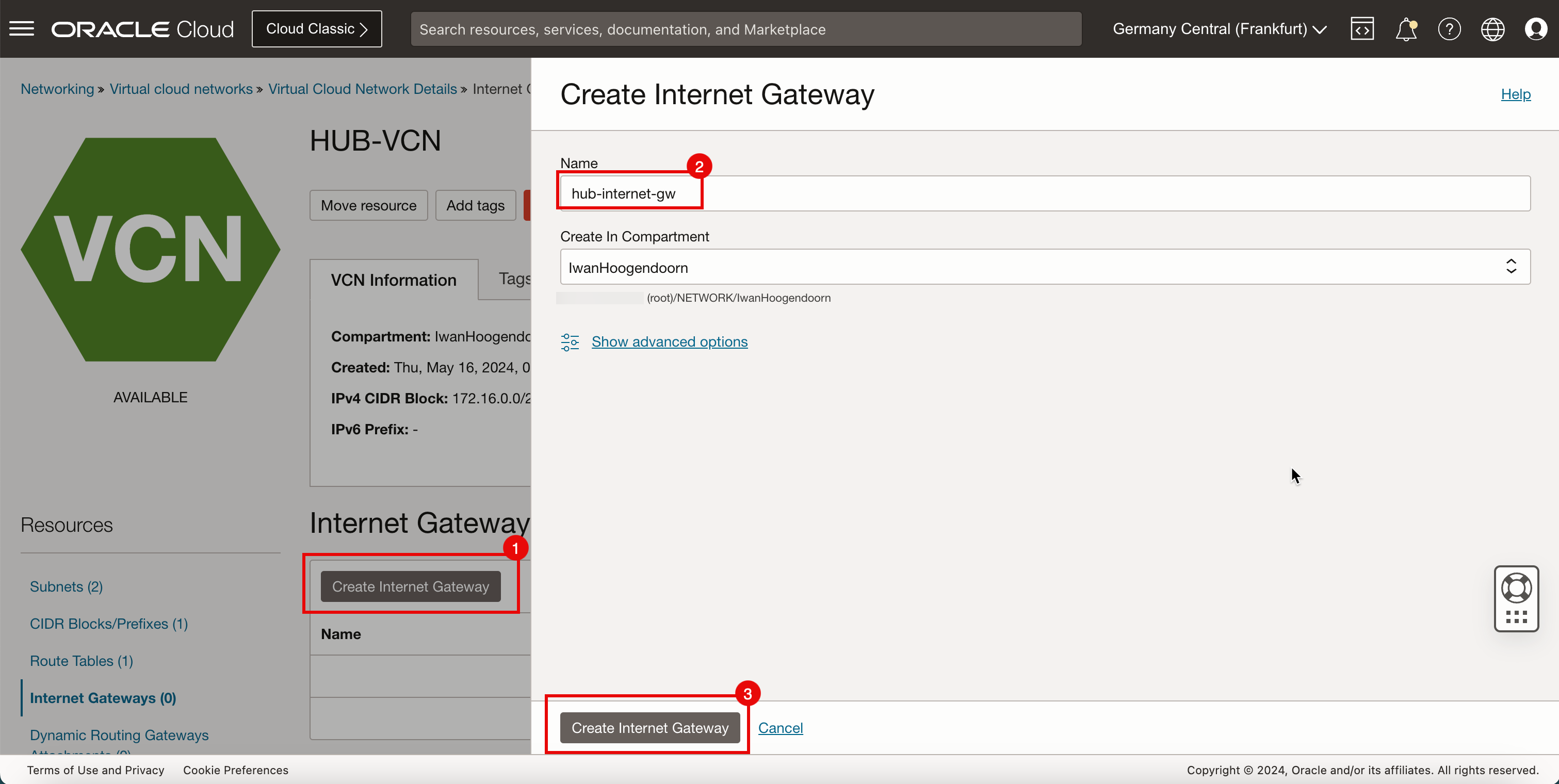

建立將用於在 VCN 之間路由流量的 DRG。我們還需要建立網際網路閘道和 NAT 閘道,才能存取網際網路。

-

按一下中樞 VCN。

-

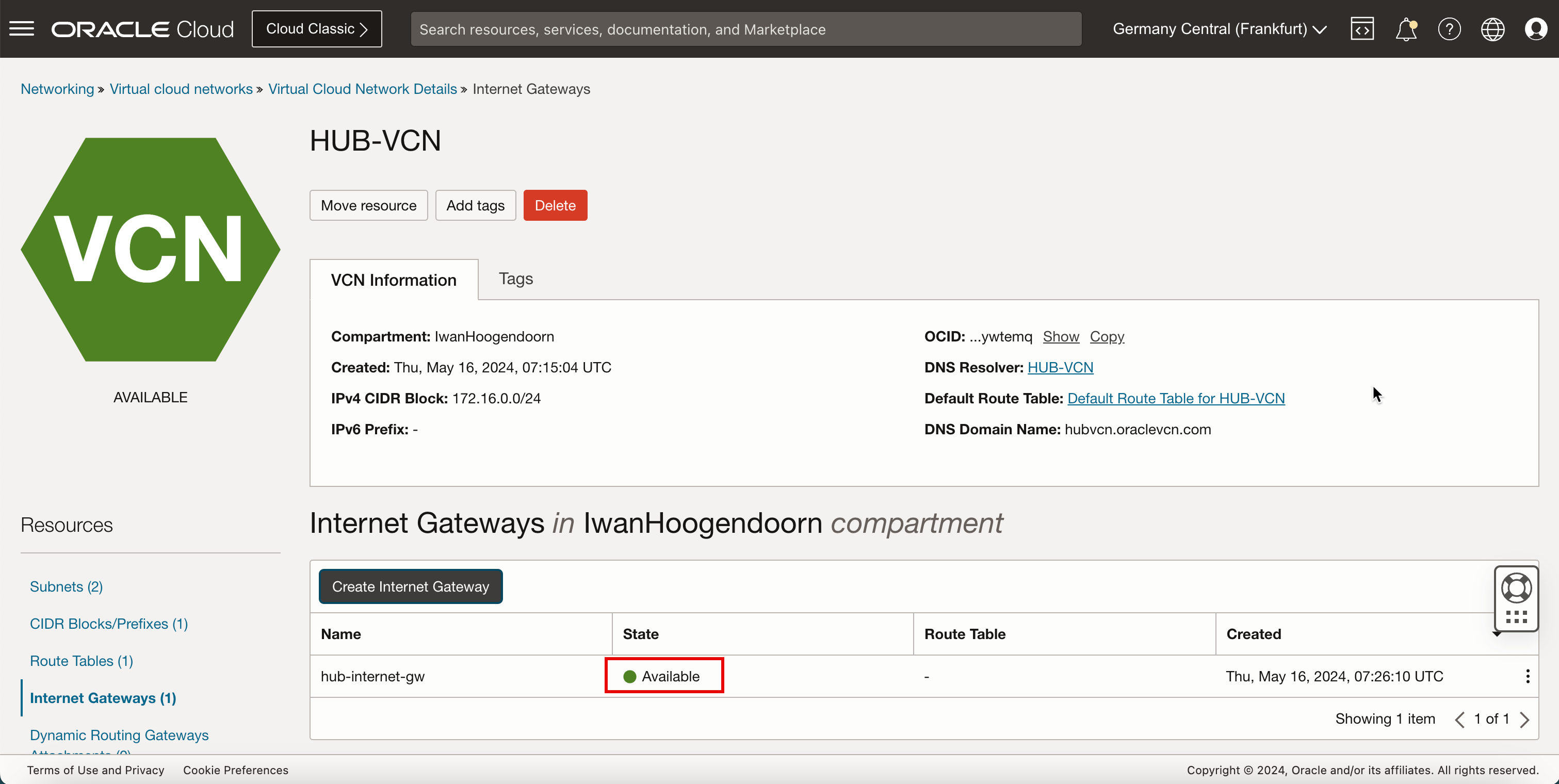

按一下網際網路閘道。

- 按一下建立網際網路閘道。

- 輸入網際網路閘道的名稱。

- 按一下建立網際網路閘道。

- 請注意,狀態為可用。

-

下圖說明到目前為止所建立項目的視覺表示法。

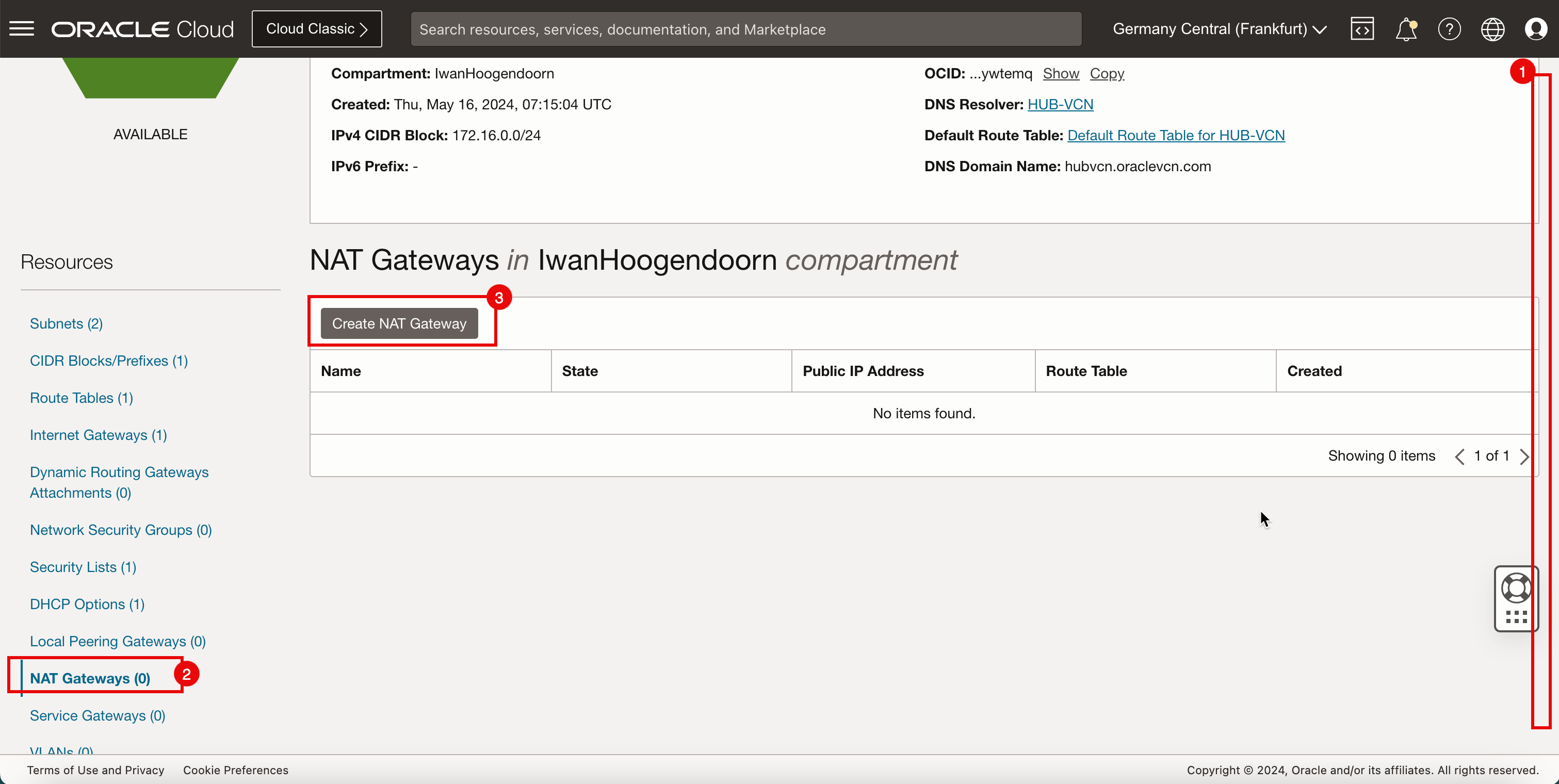

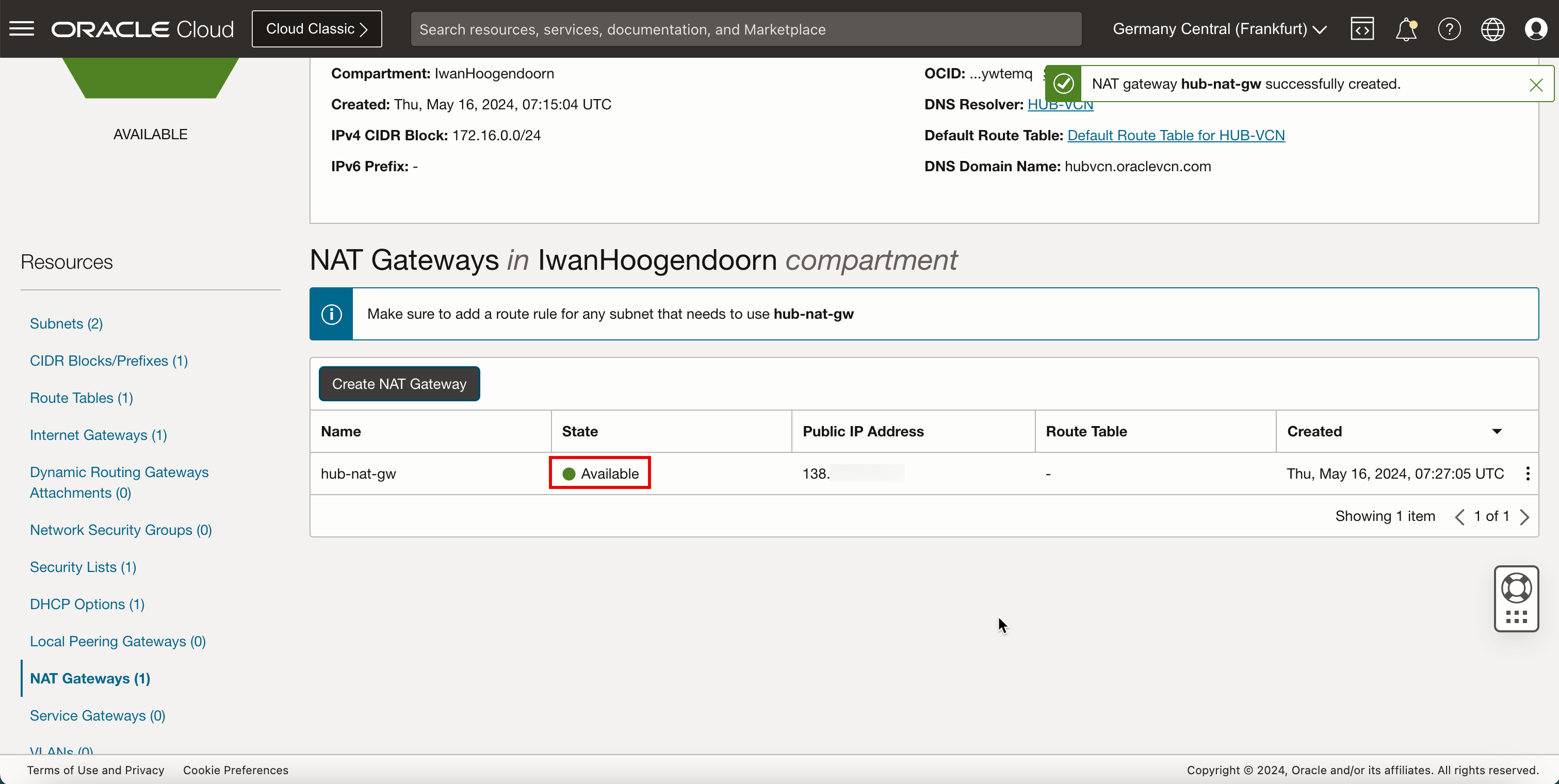

- 建立網際網路閘道之後,我們位於中樞 VCN 組態頁面內。向下捲動。

- 按一下 NAT 閘道。

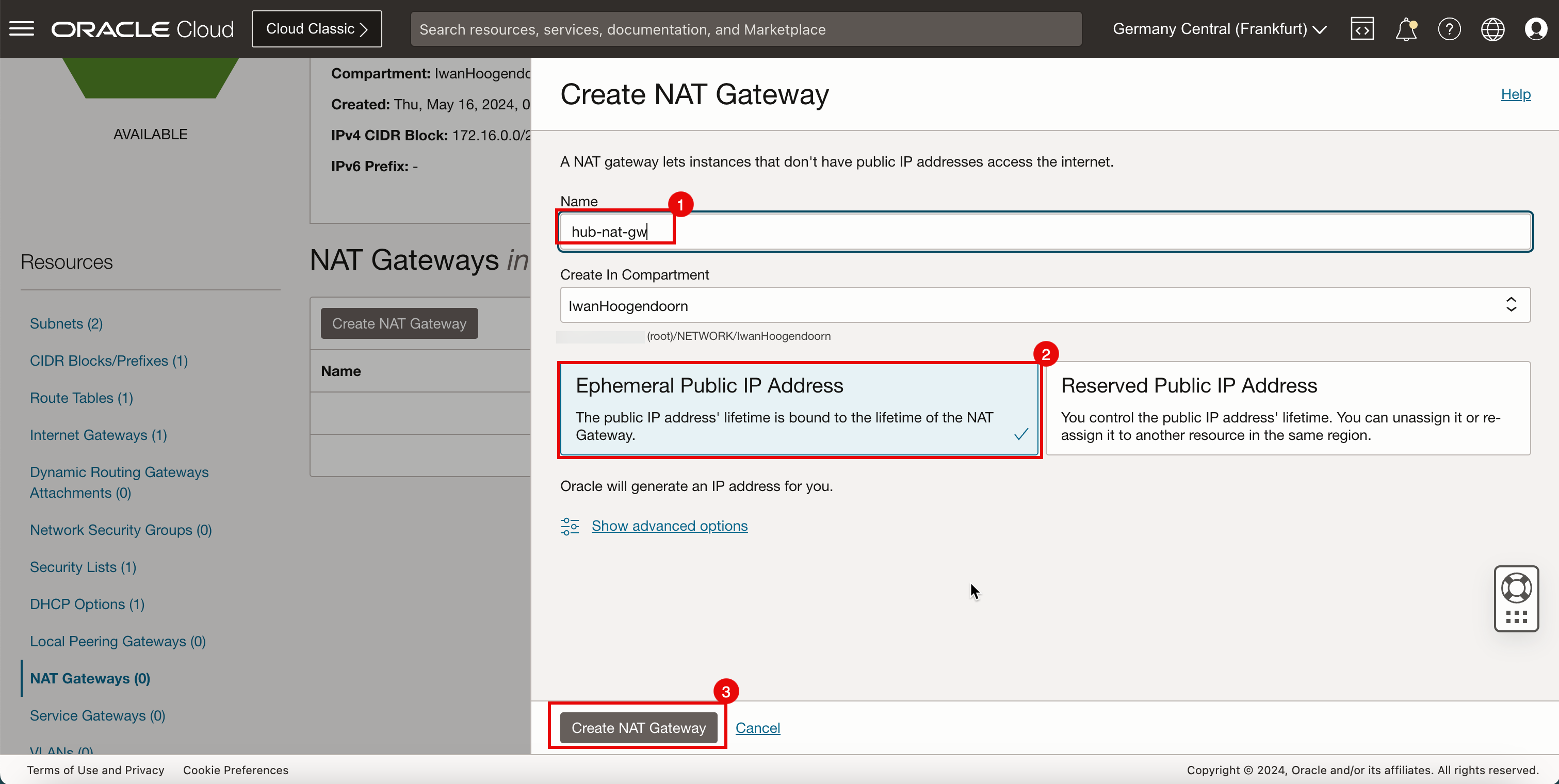

- 按一下建立 NAT 閘道。

- 輸入 NAT 閘道的名稱。

- 選取臨時公用 IP 位址。

- 按一下建立 NAT 閘道。

- 請注意,狀態為可用。

-

下圖說明到目前為止所建立項目的視覺表示法。

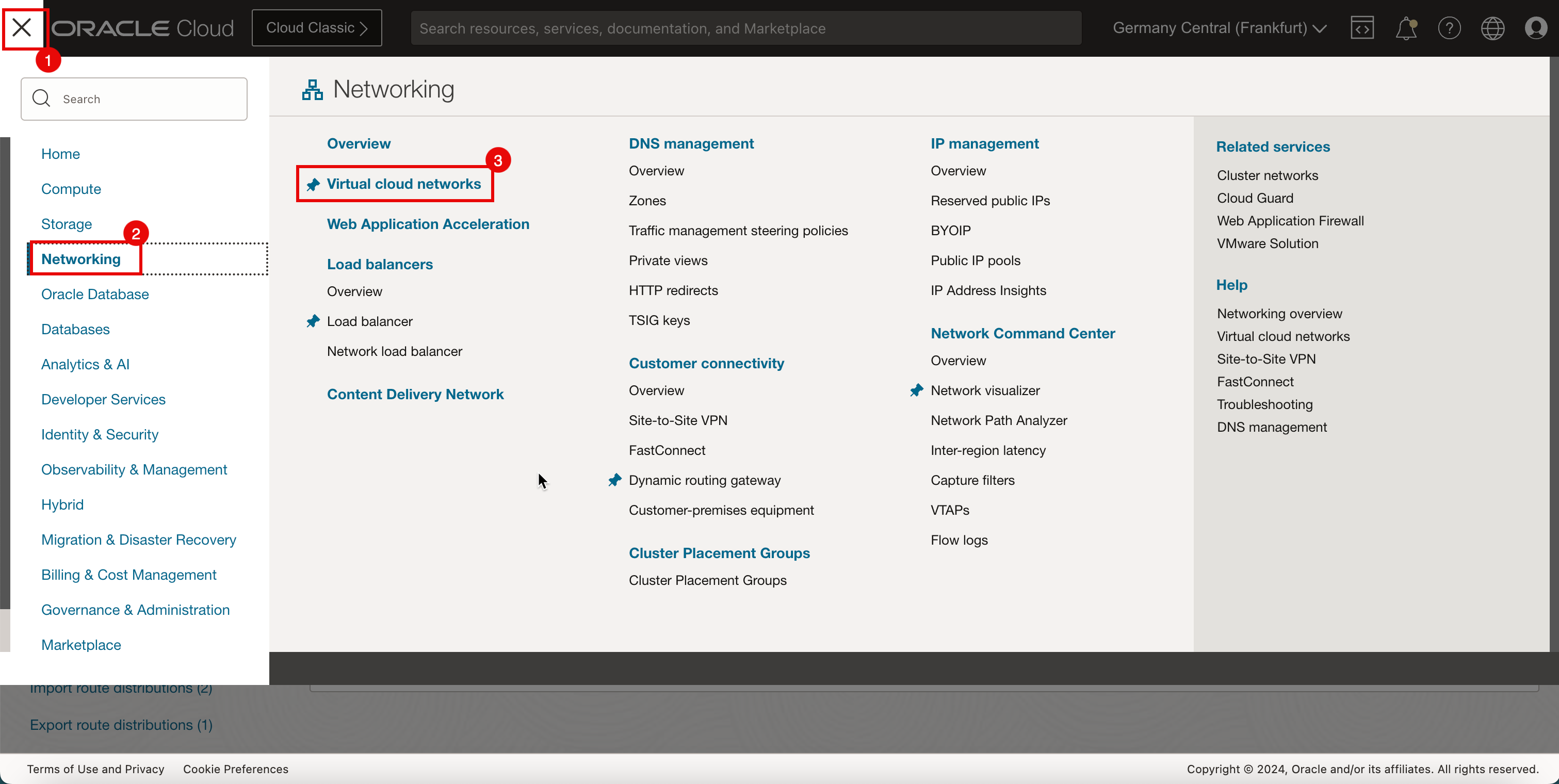

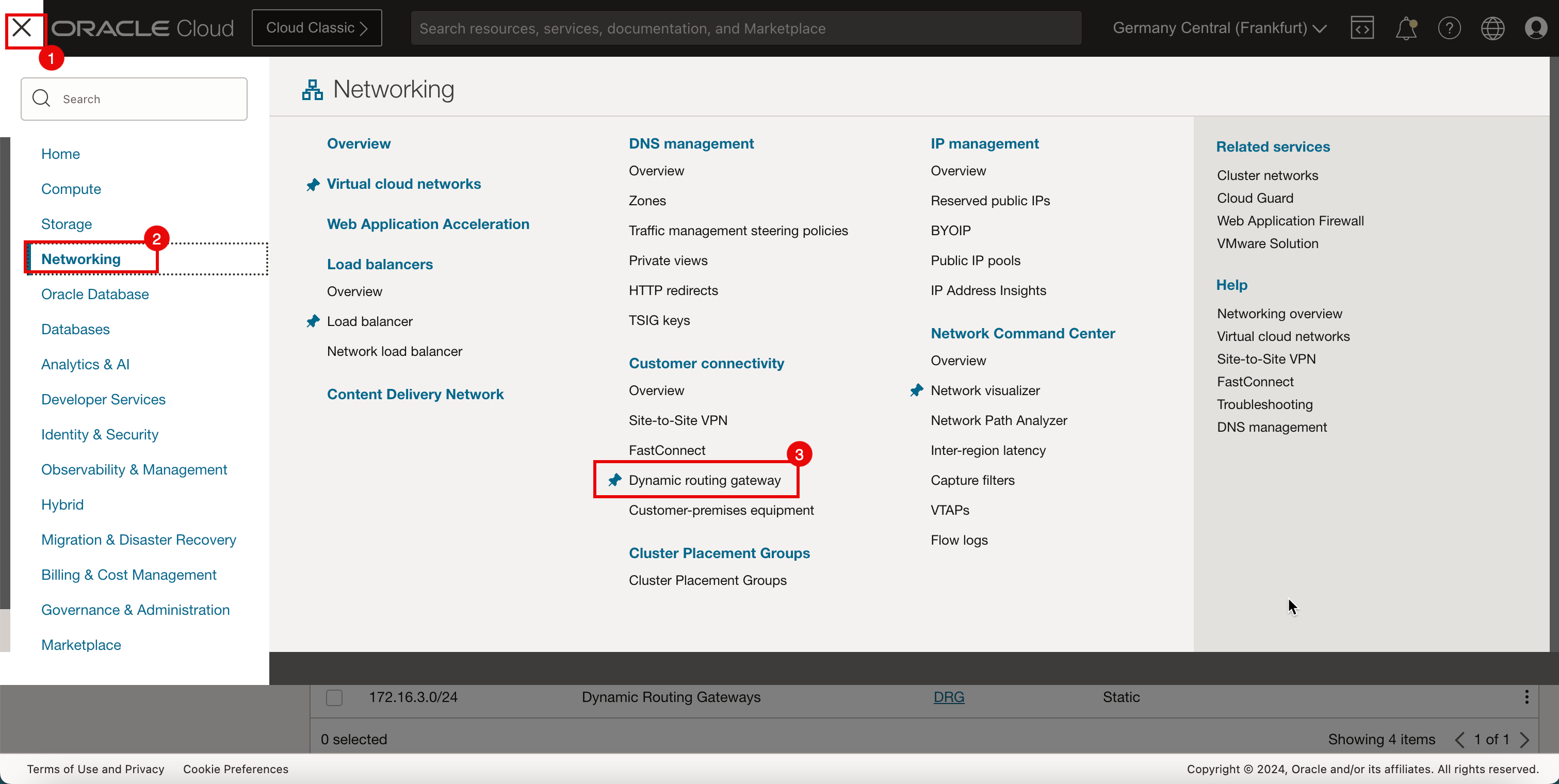

-

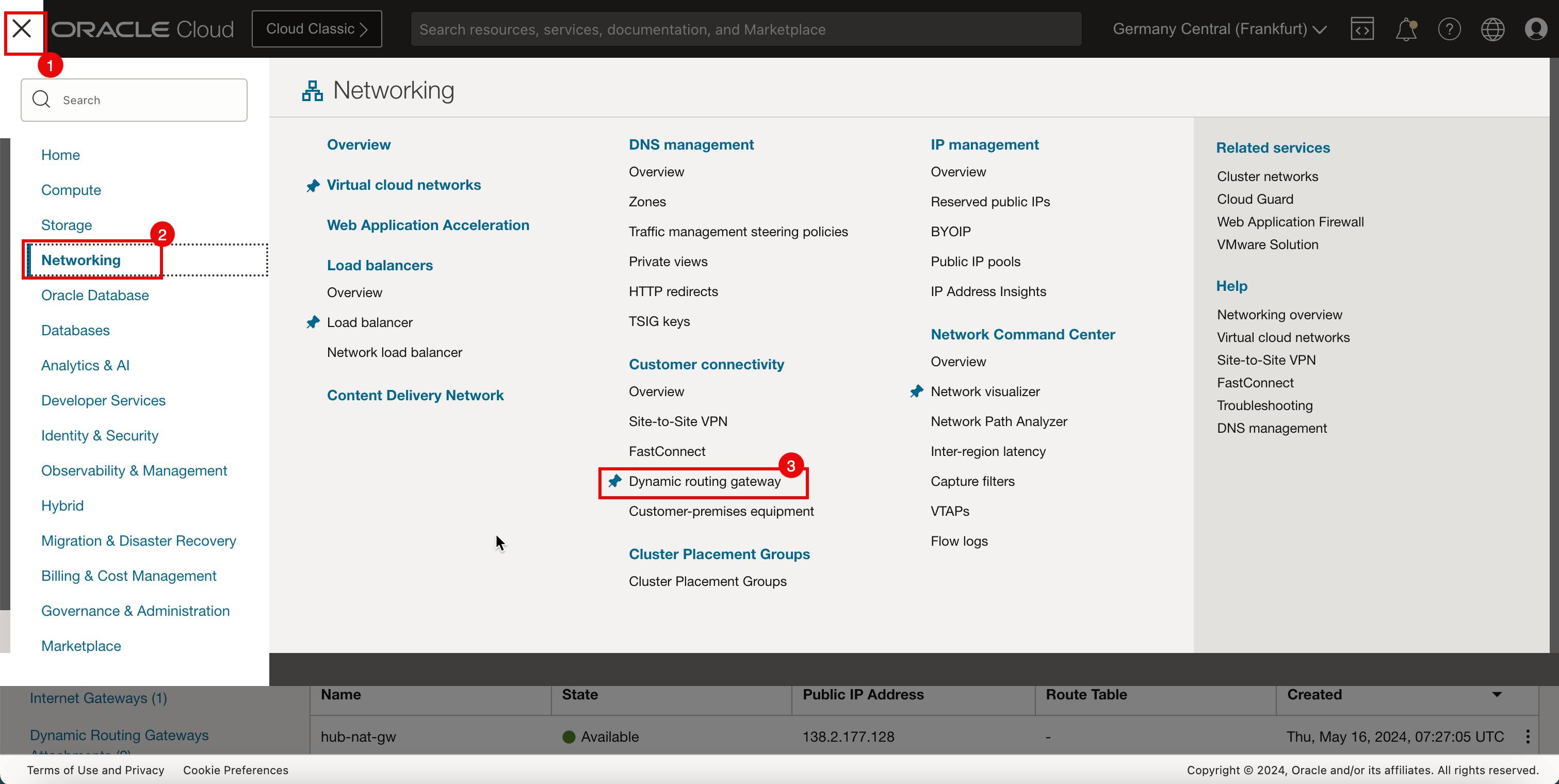

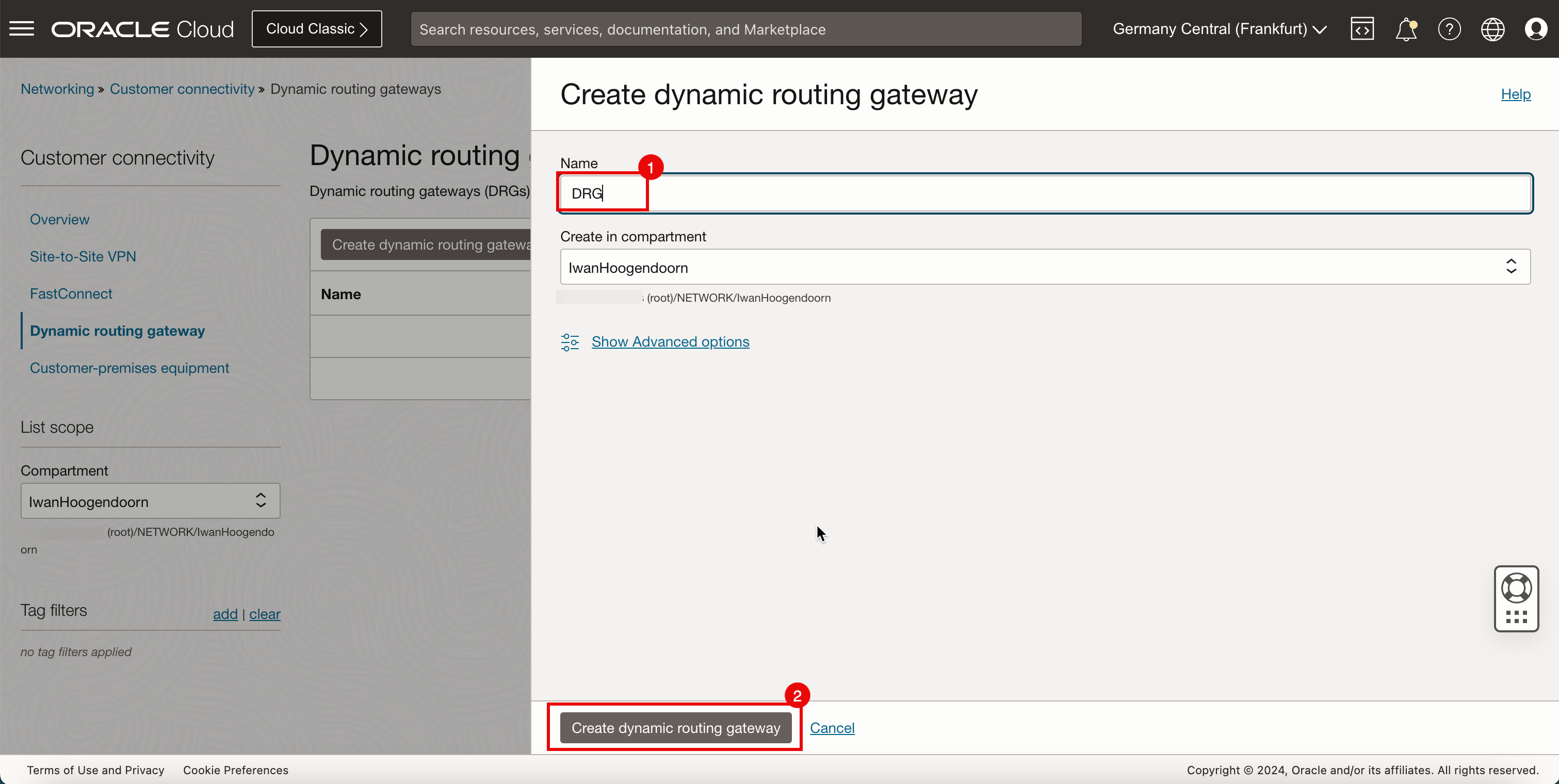

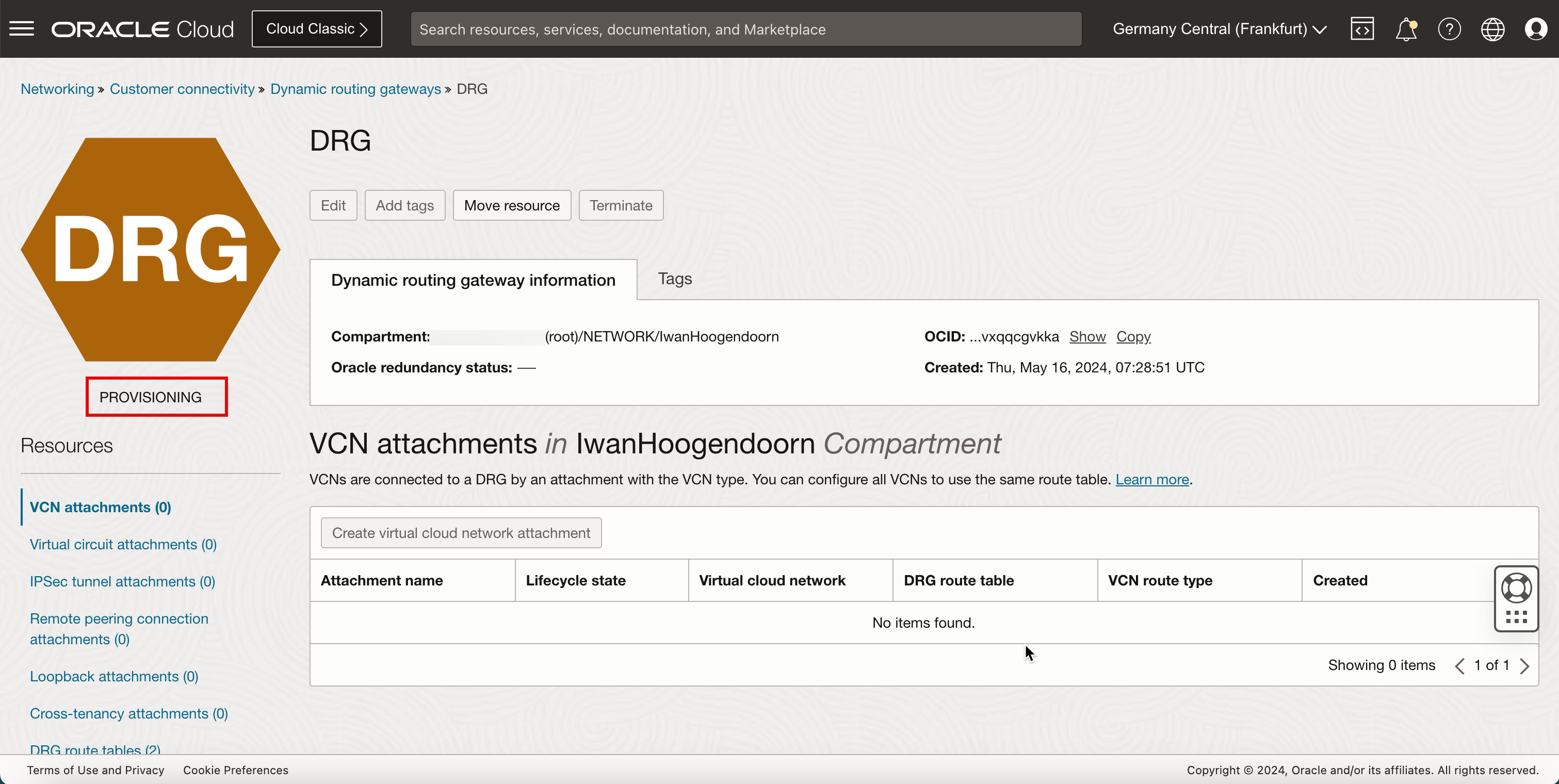

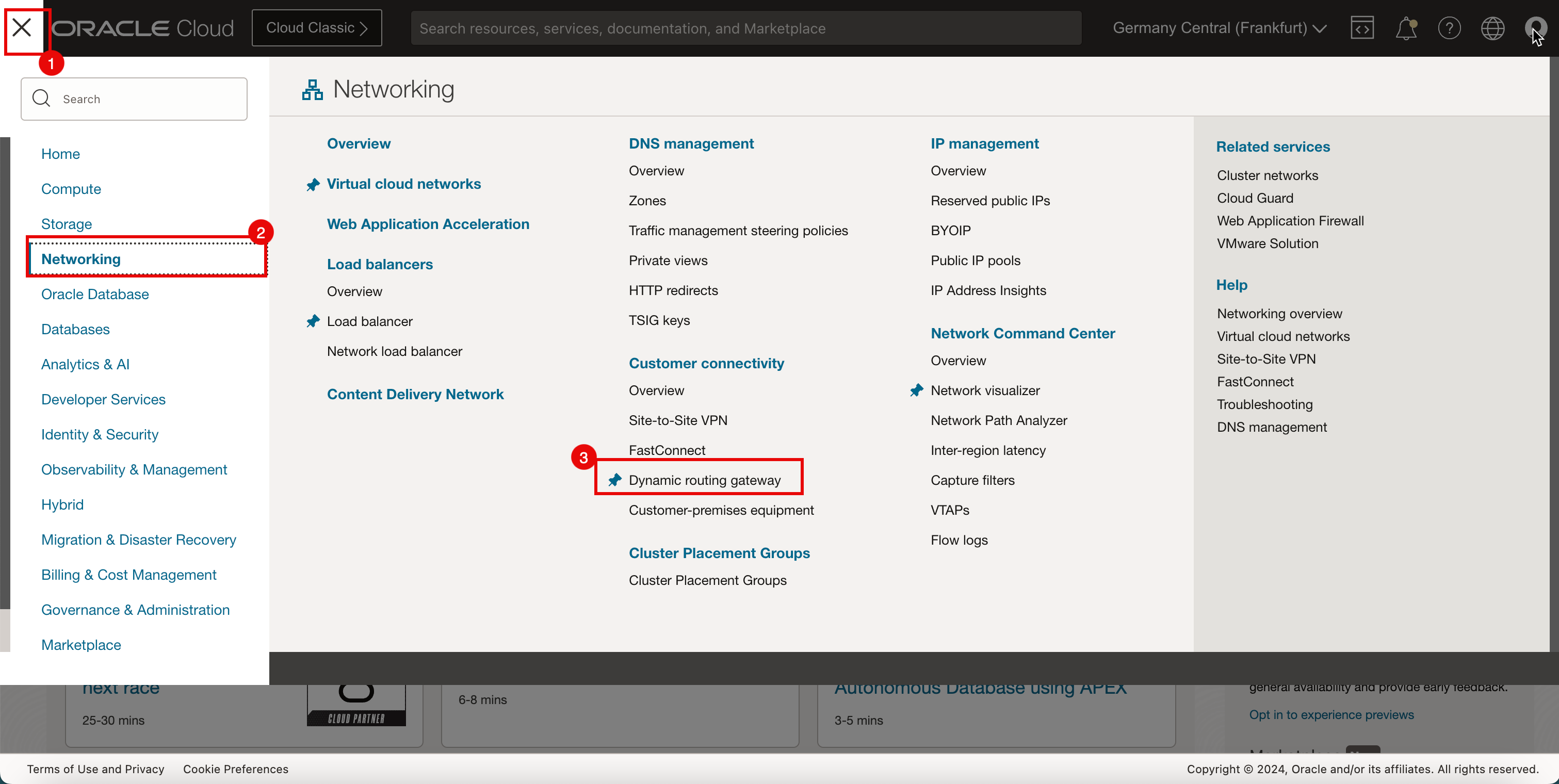

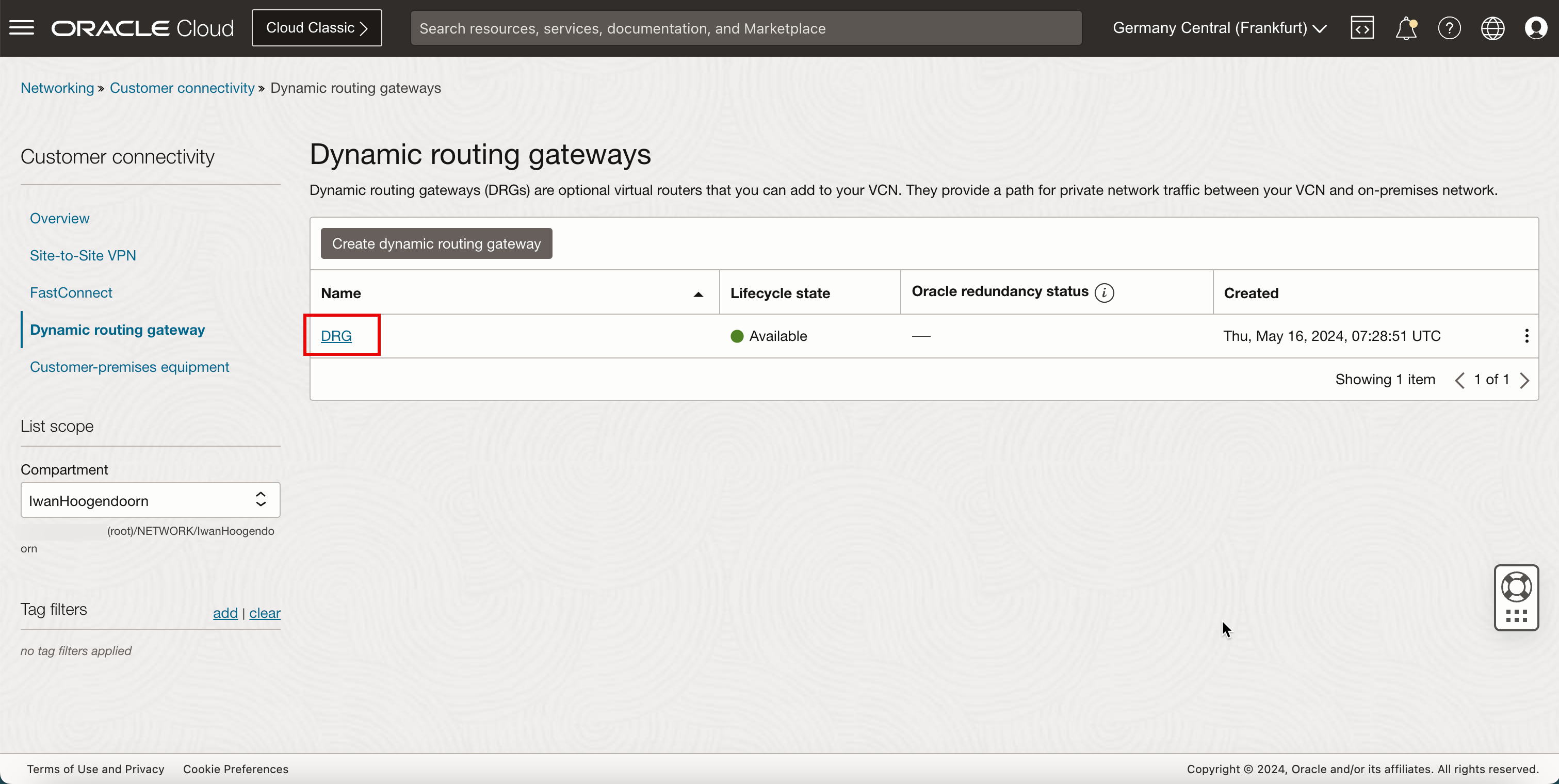

建立動態路由閘道 (DRG)。

- 按一下左上角的漢堡選單 (p) 圖示。

- 按一下網路。

- 按一下動態路由閘道。

-

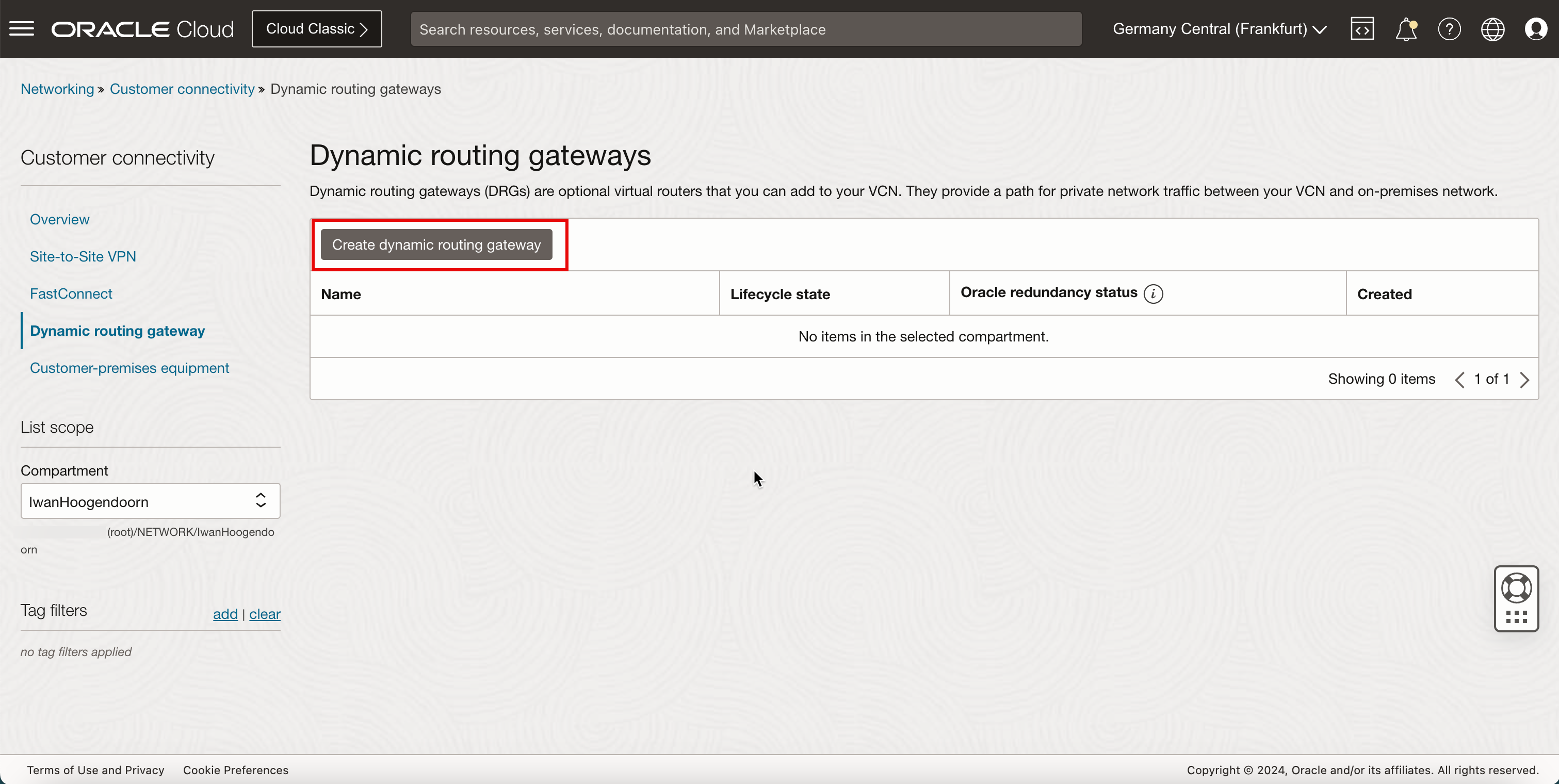

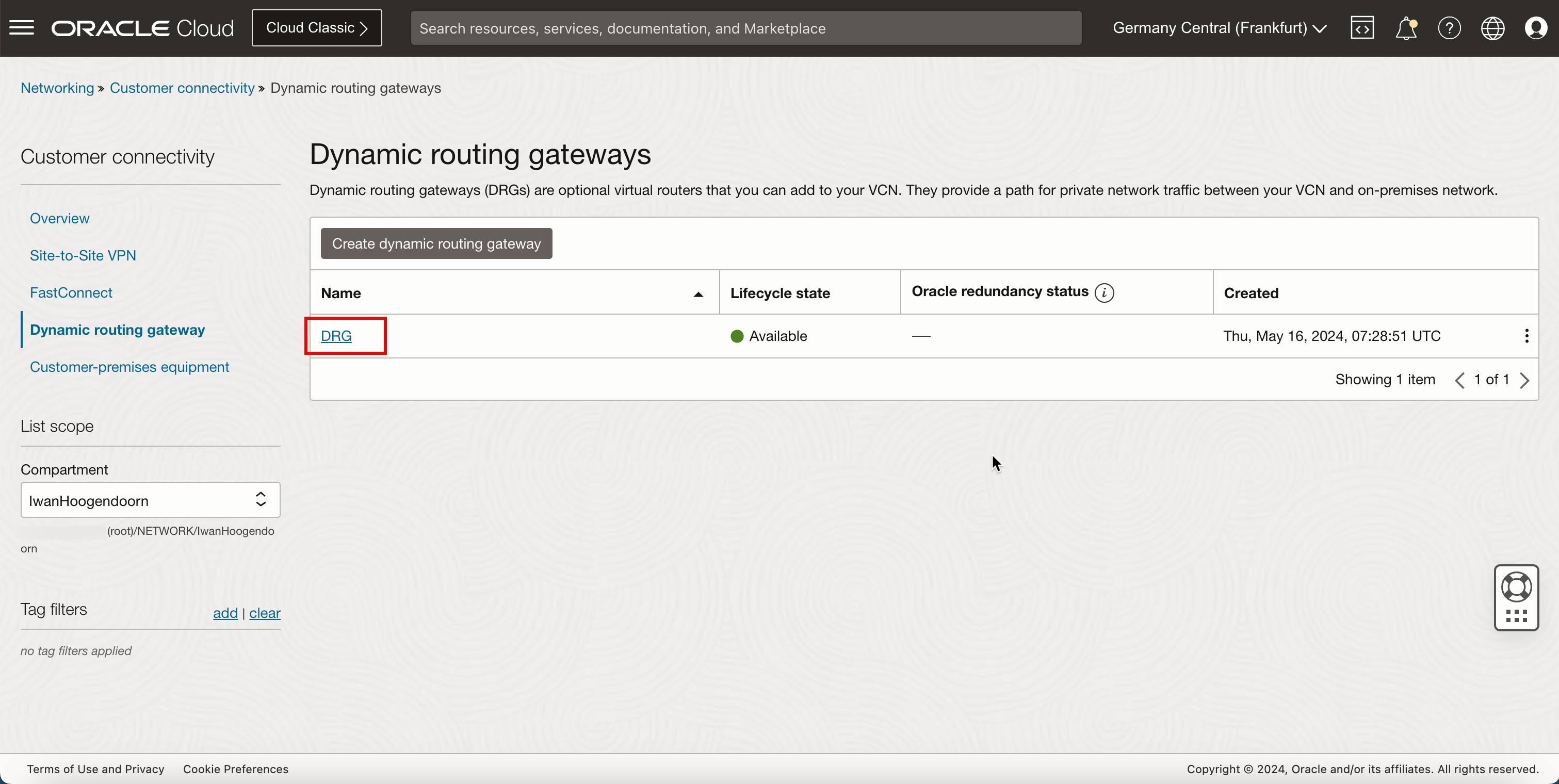

按一下建立動態路由閘道。

- 輸入動態路由閘道的名稱。

- 按一下建立動態路由閘道。

- 請注意,狀態為 PROVISIONING 。

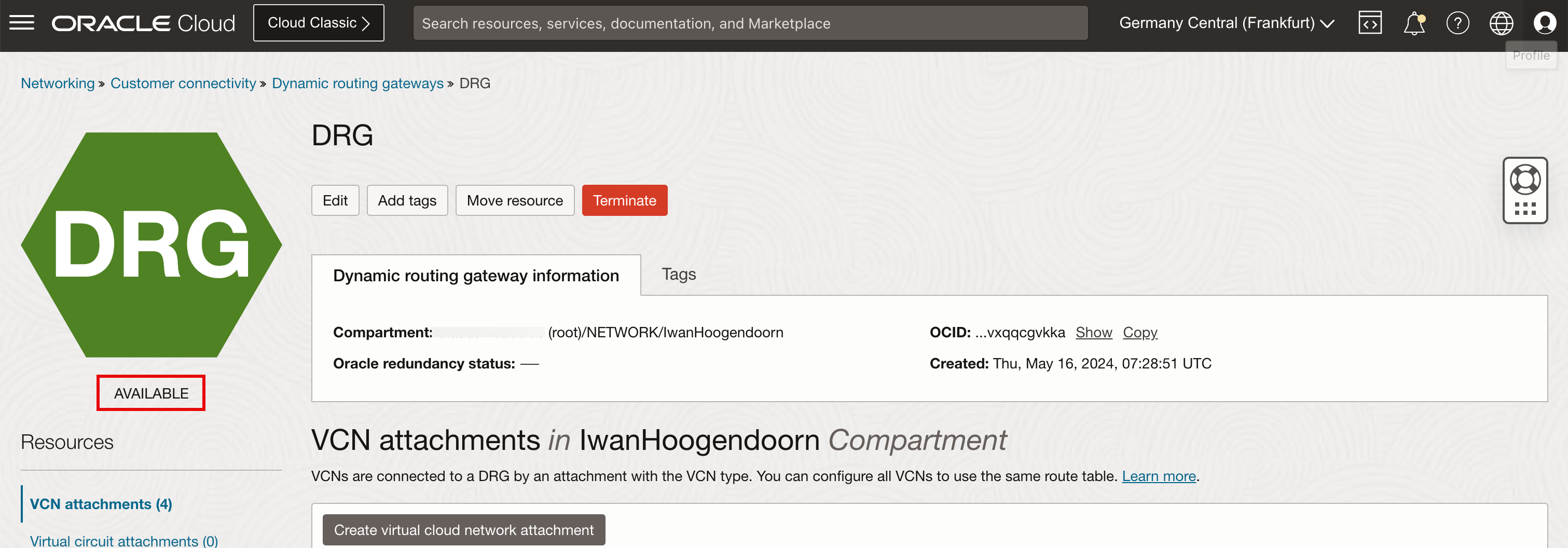

-

請注意,狀態變更為 AVAILABLE 。

-

下圖說明到目前為止所建立項目的視覺表示法。

作業 4:新增連附至所有 VCN 內不同子網路的執行處理

我們將在所有 VCN 中新增各種 OCI Compute 執行處理,以便測試路由流程。

在 Hub VCN 中建立執行處理

在中樞 VCN 中,我們將建立一個將有兩個主要功能的 Windows 運算執行處理:

-

Windows 執行個體將作為存取我們 OCI 環境內其他執行個體的步驟管理機器。

-

Windows 執行處理也會是一個網路端點,可用來測試路由流程。

Windows 實例作為步驟石頭

若要建立可在 OCI 環境中作為步進式石頭的 Windows 執行處理 (集線器步驟) ,請使用在 Oracle Cloud Infrastructure 中部署 Windows 執行處理。

注意:繼續教學課程之前,請先建立 Windows stepping stone 執行處理 (hub-step-stone)。

下圖說明到目前為止所建立項目的視覺表示法。

在中樞 VCN 網輻 VCN A 中建立執行處理

在網幅 VCN A 中,我們將建立一個簡單的 Linux 執行處理,作為我們可以用來測試路由流程的網路端點。

軸輻從屬端執行處理

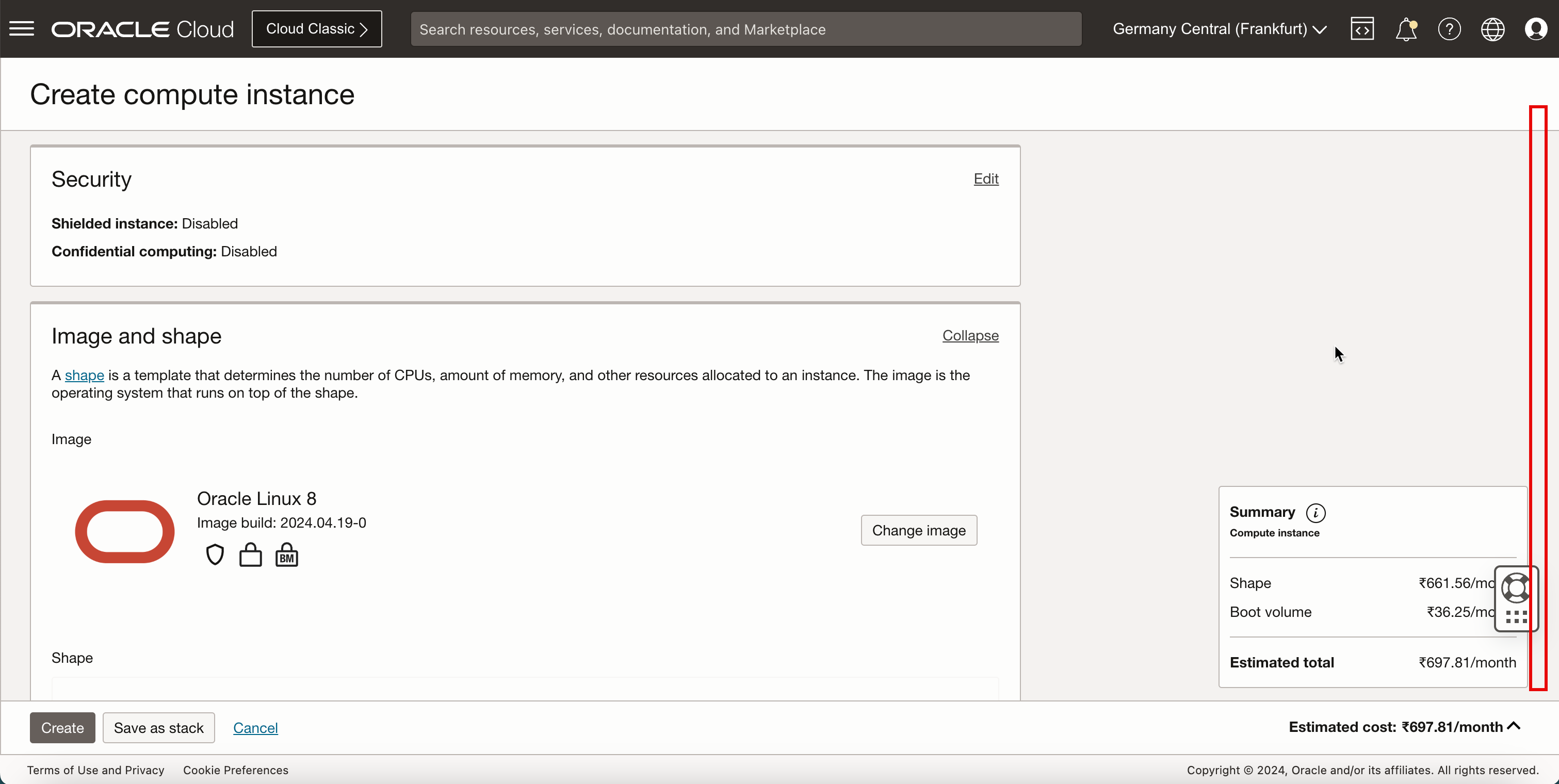

-

建立執行處理。

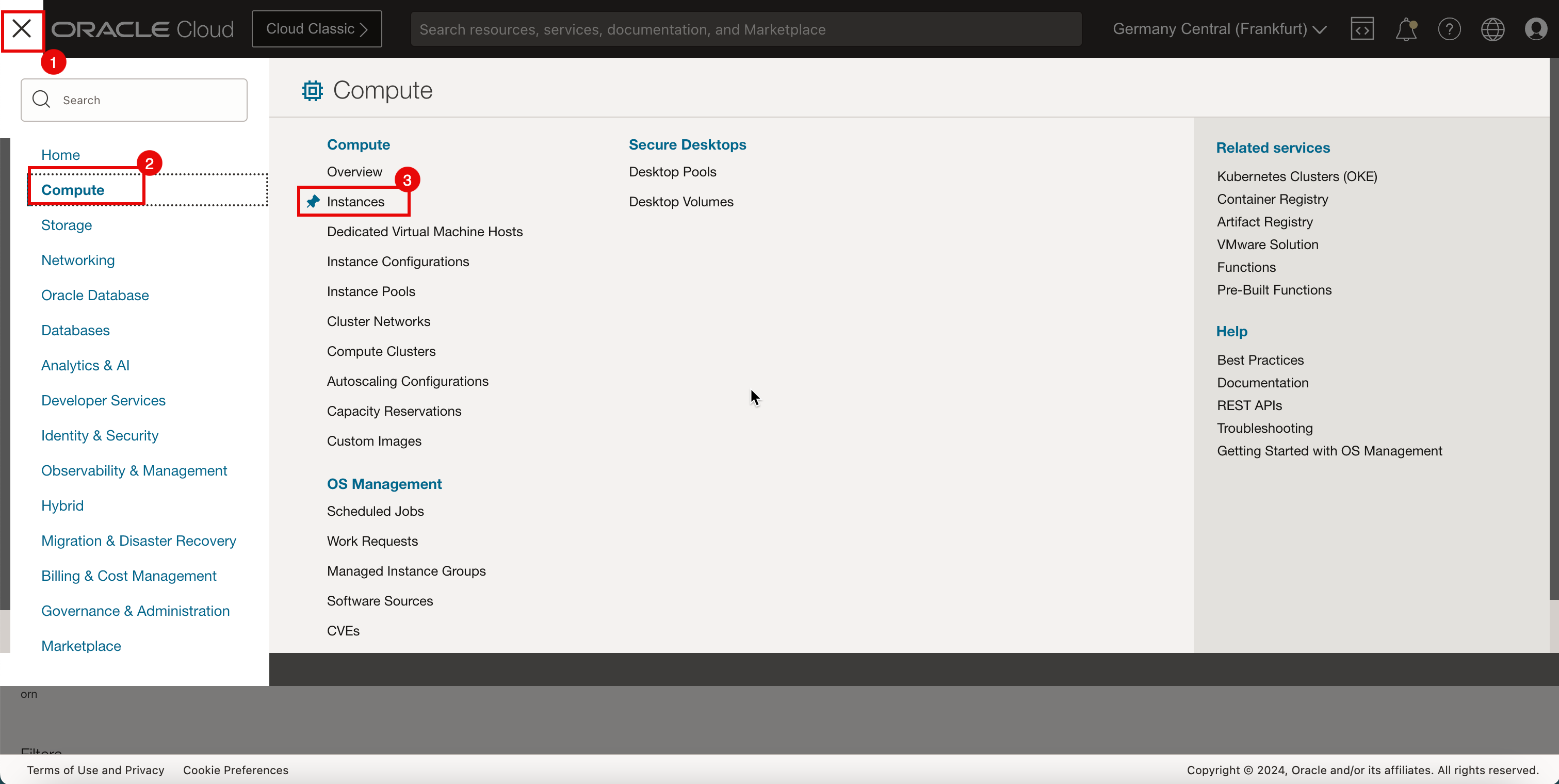

- 按一下左上角的漢堡選單 (p) 圖示。

- 按一下計算。

- 按一下執行處理。

-

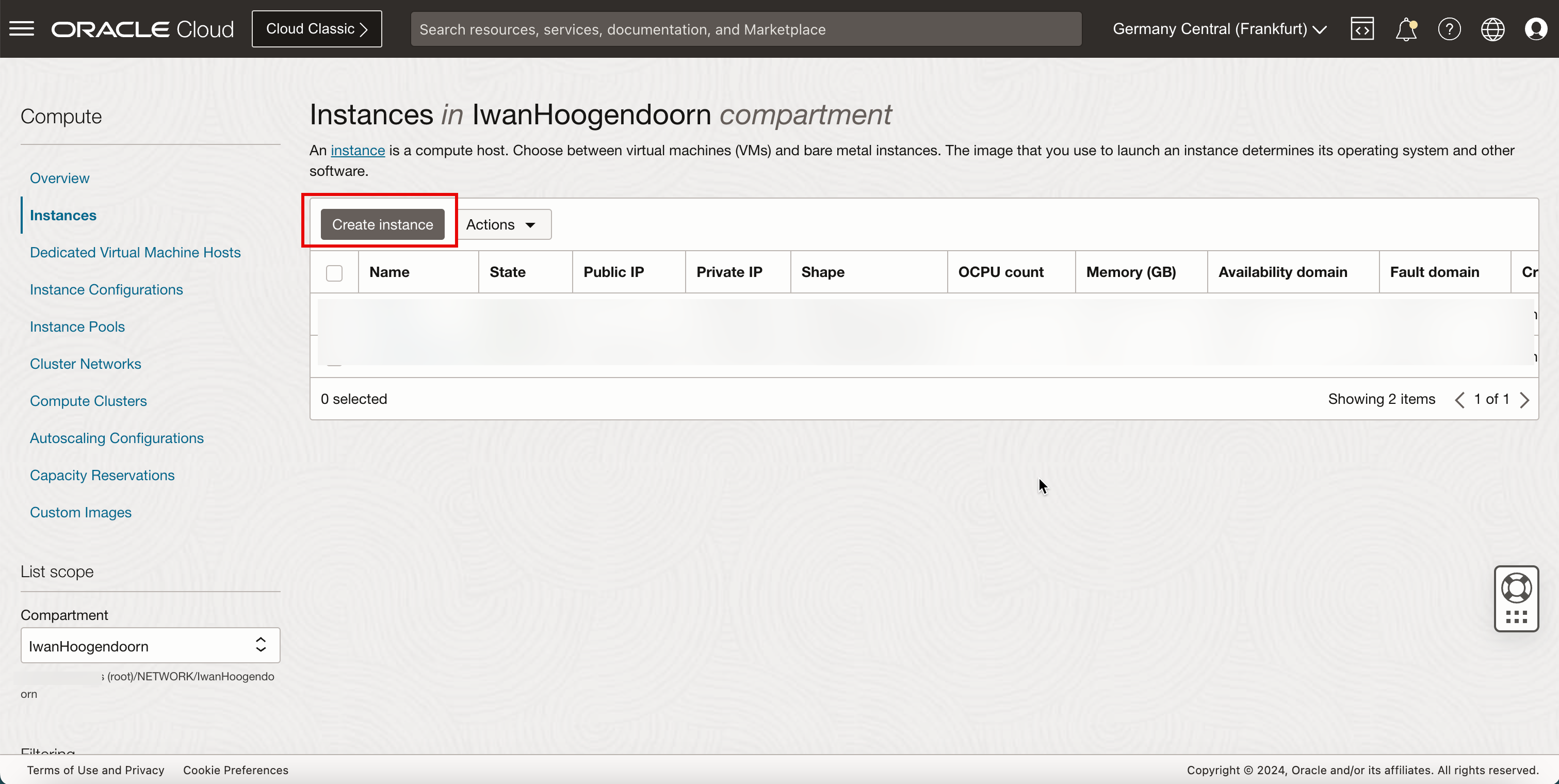

按一下建立執行處理。

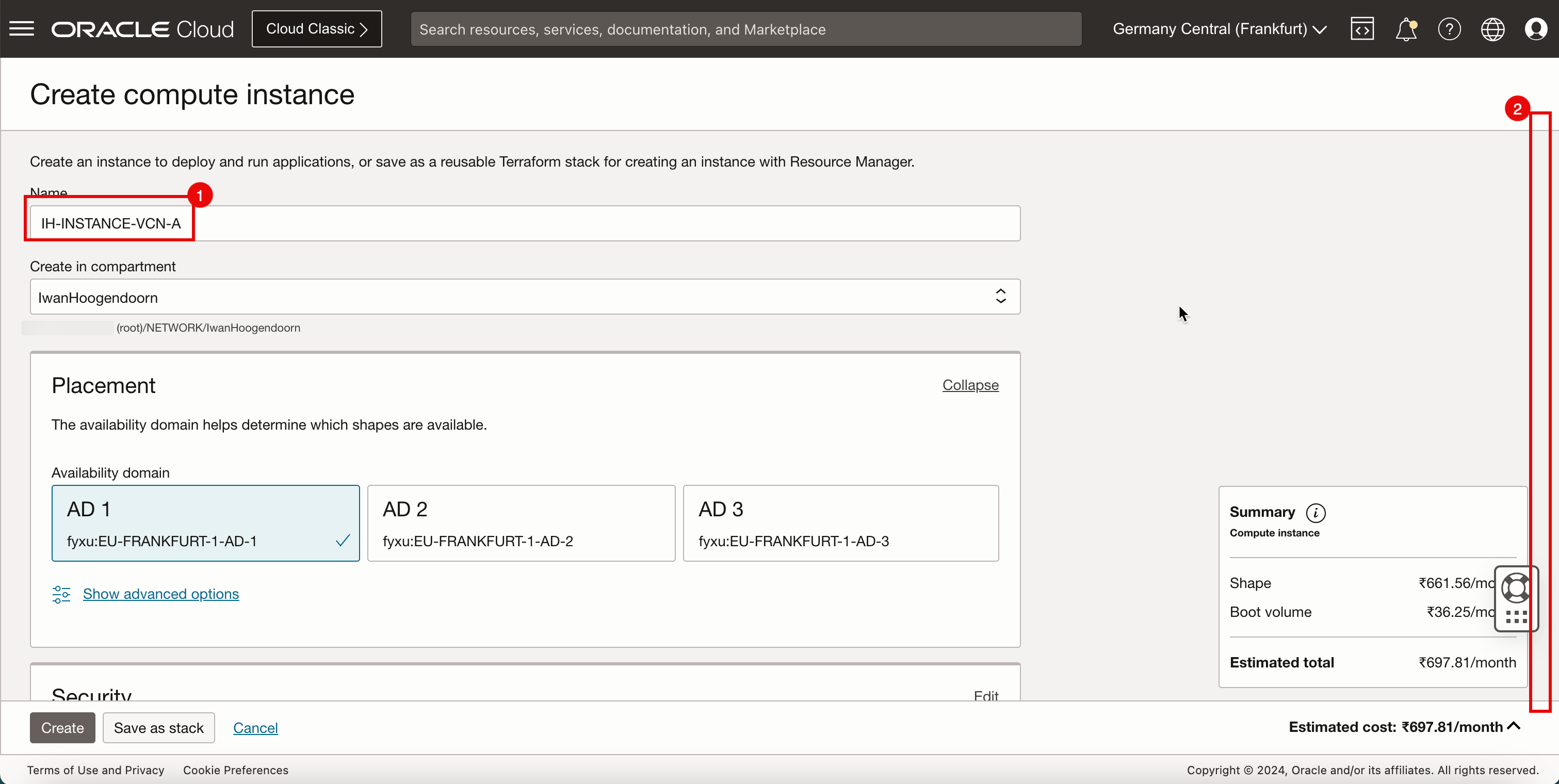

- 輸入執行處理的名稱。

- 向下捲動。

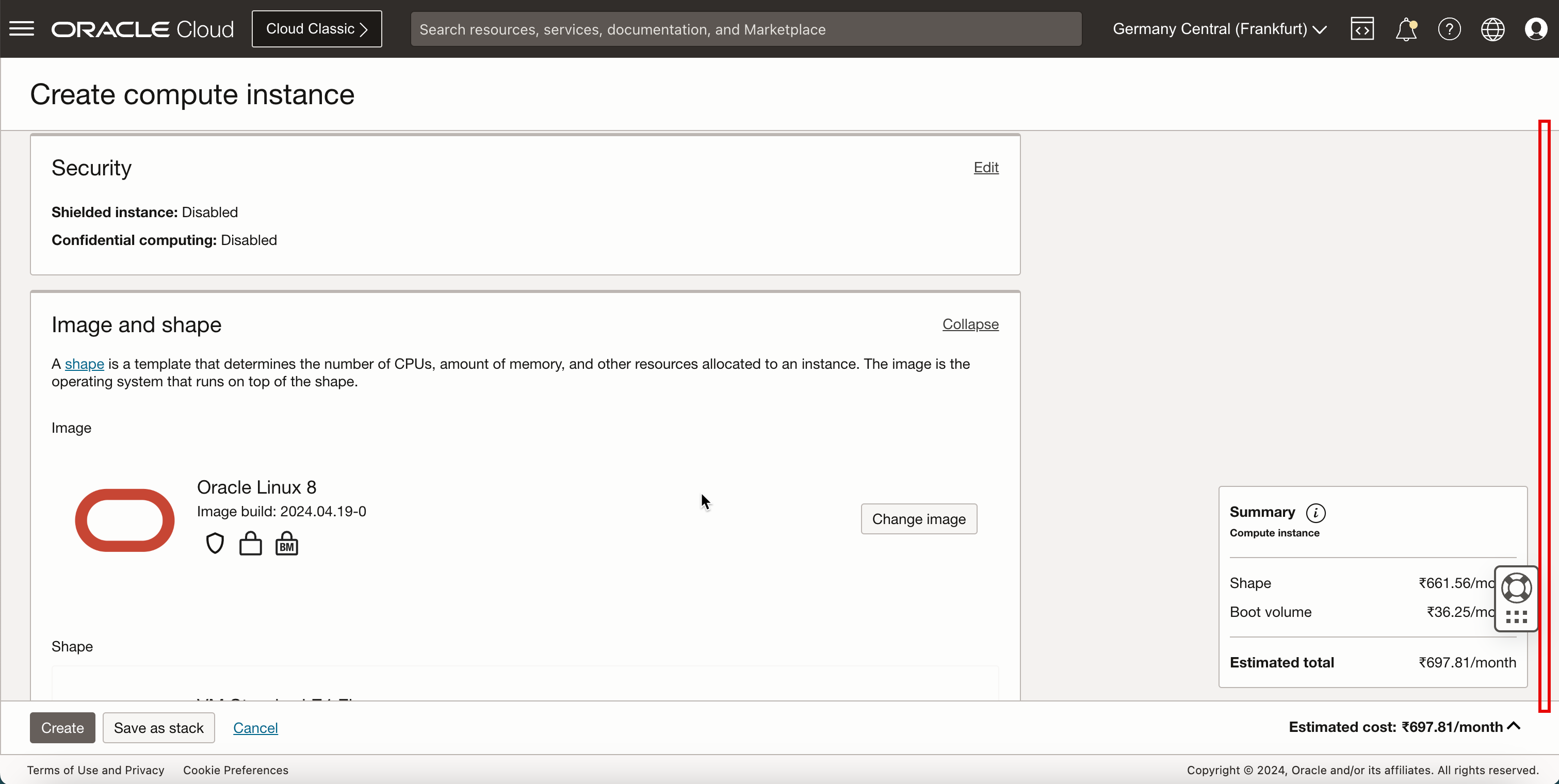

-

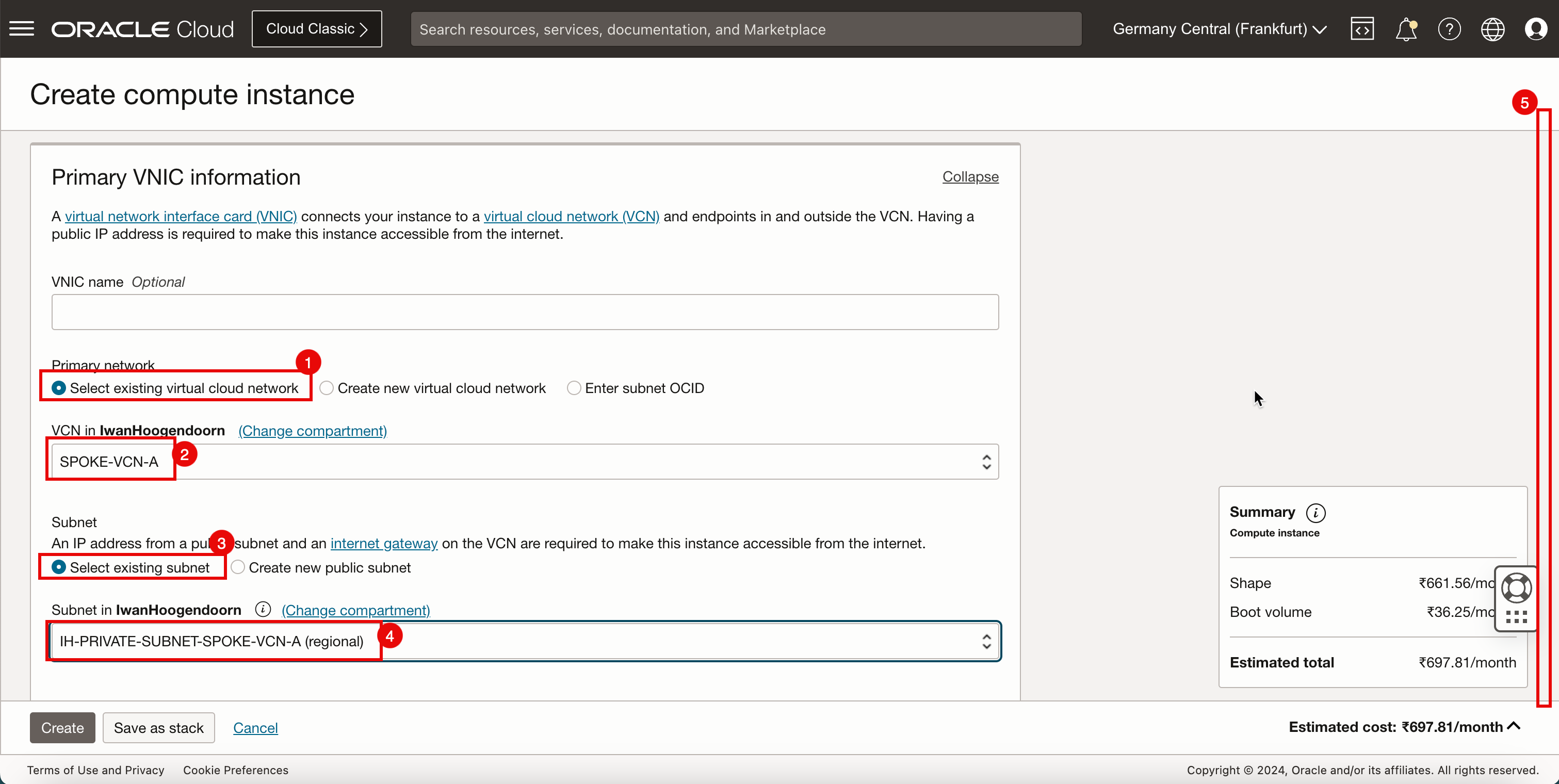

向下捲動。

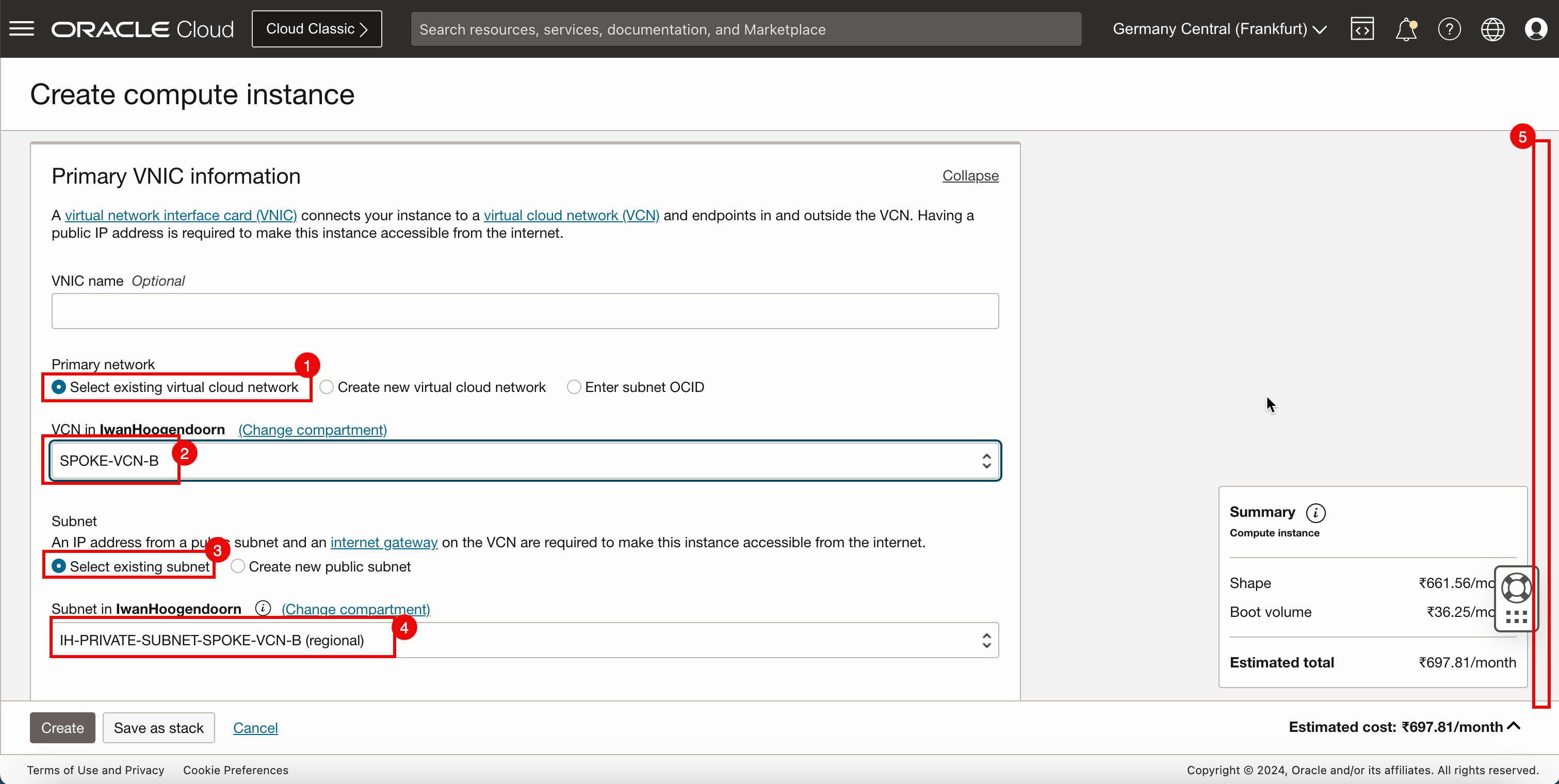

- 在主要網路中,選取選取現有的虛擬雲端網路。

- 在 VCN 中,選取 SPOKE-VCN-A 。

- 在子網路中,選取選取現有的子網路。

- 從支點 VCN A 選取專用子網路。

- 向下捲動。

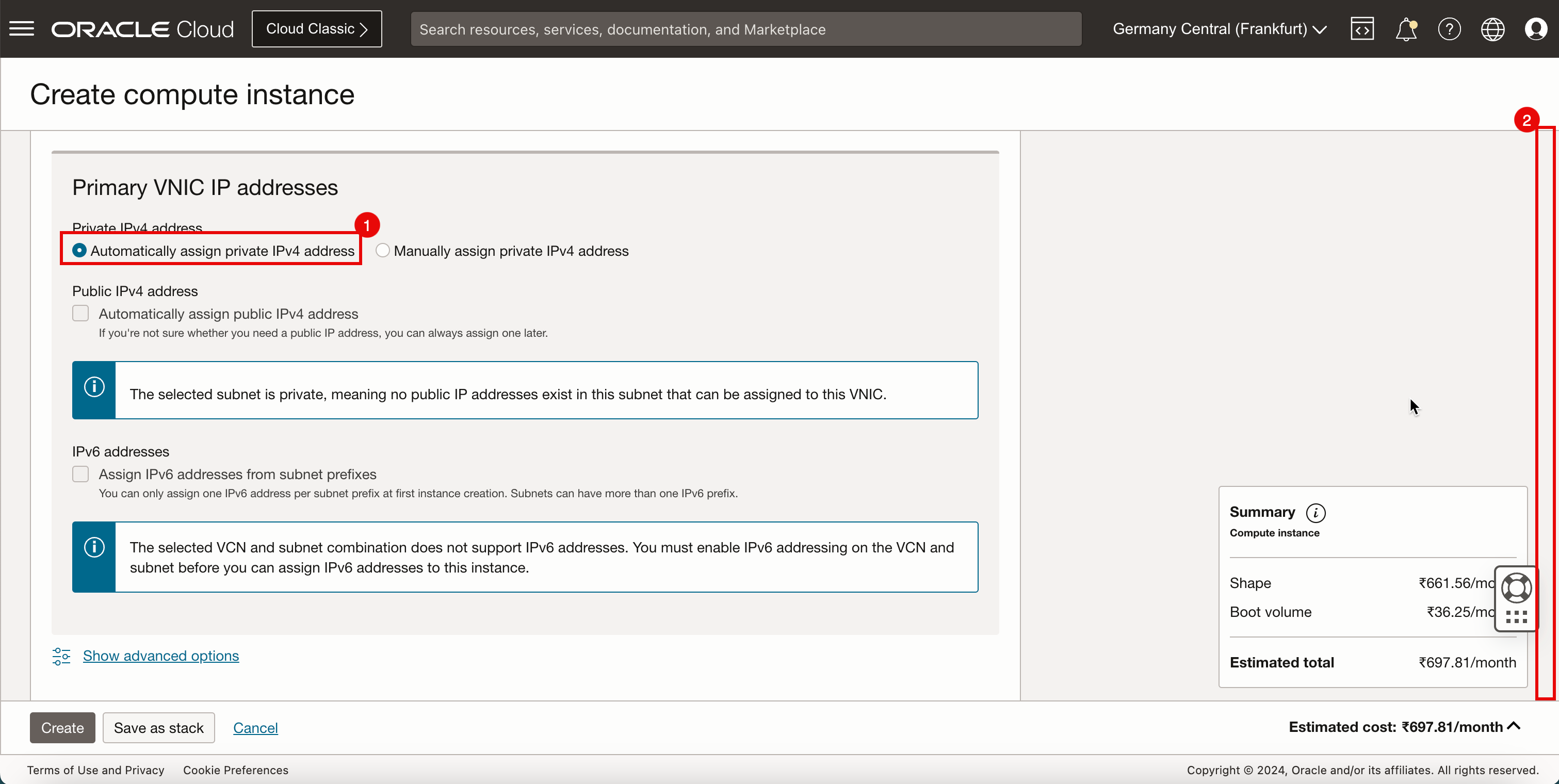

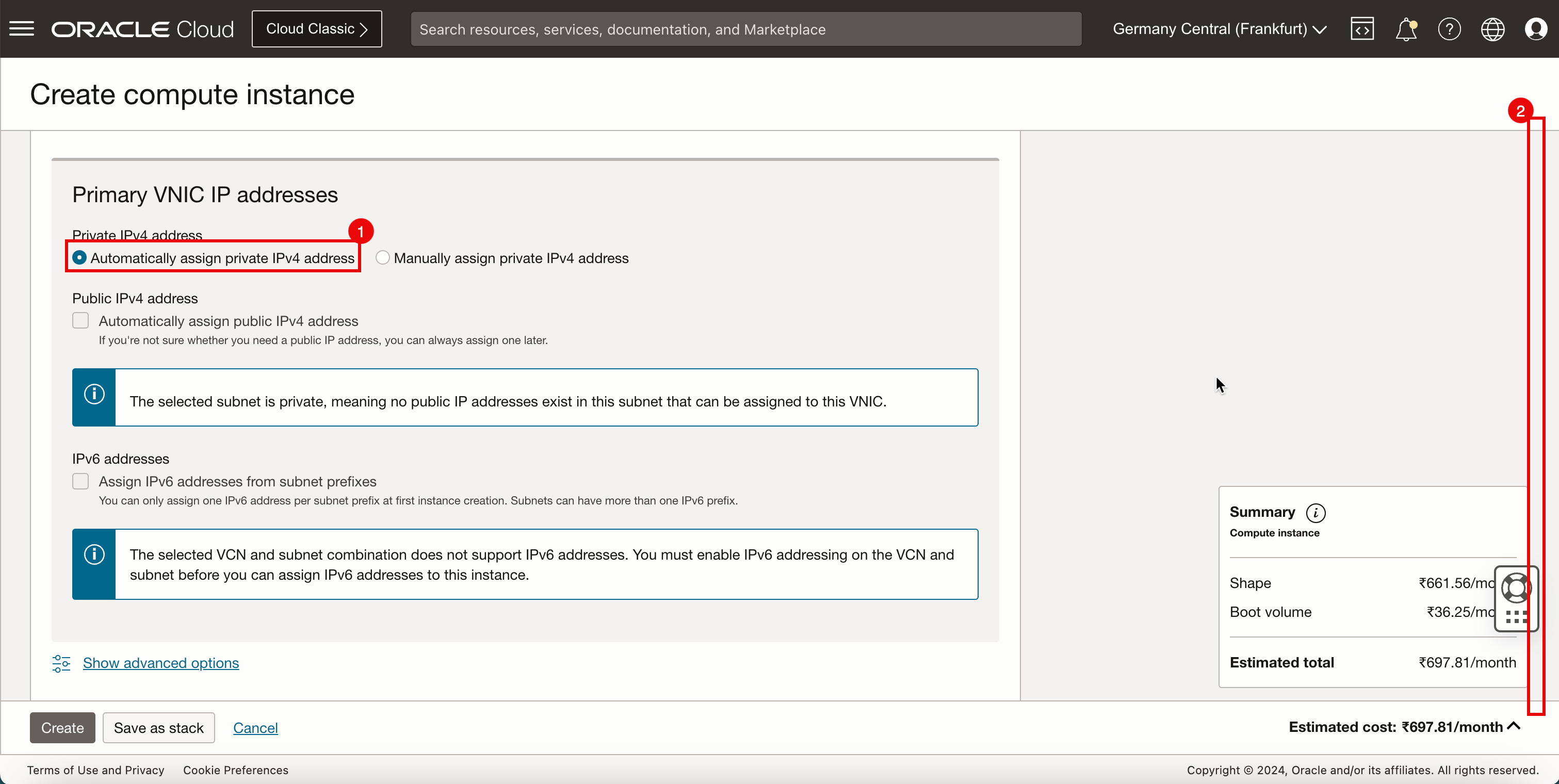

- 在專用 IPv4 位址中,選取自動指定專用 IPv4 位址。

- 向下捲動。

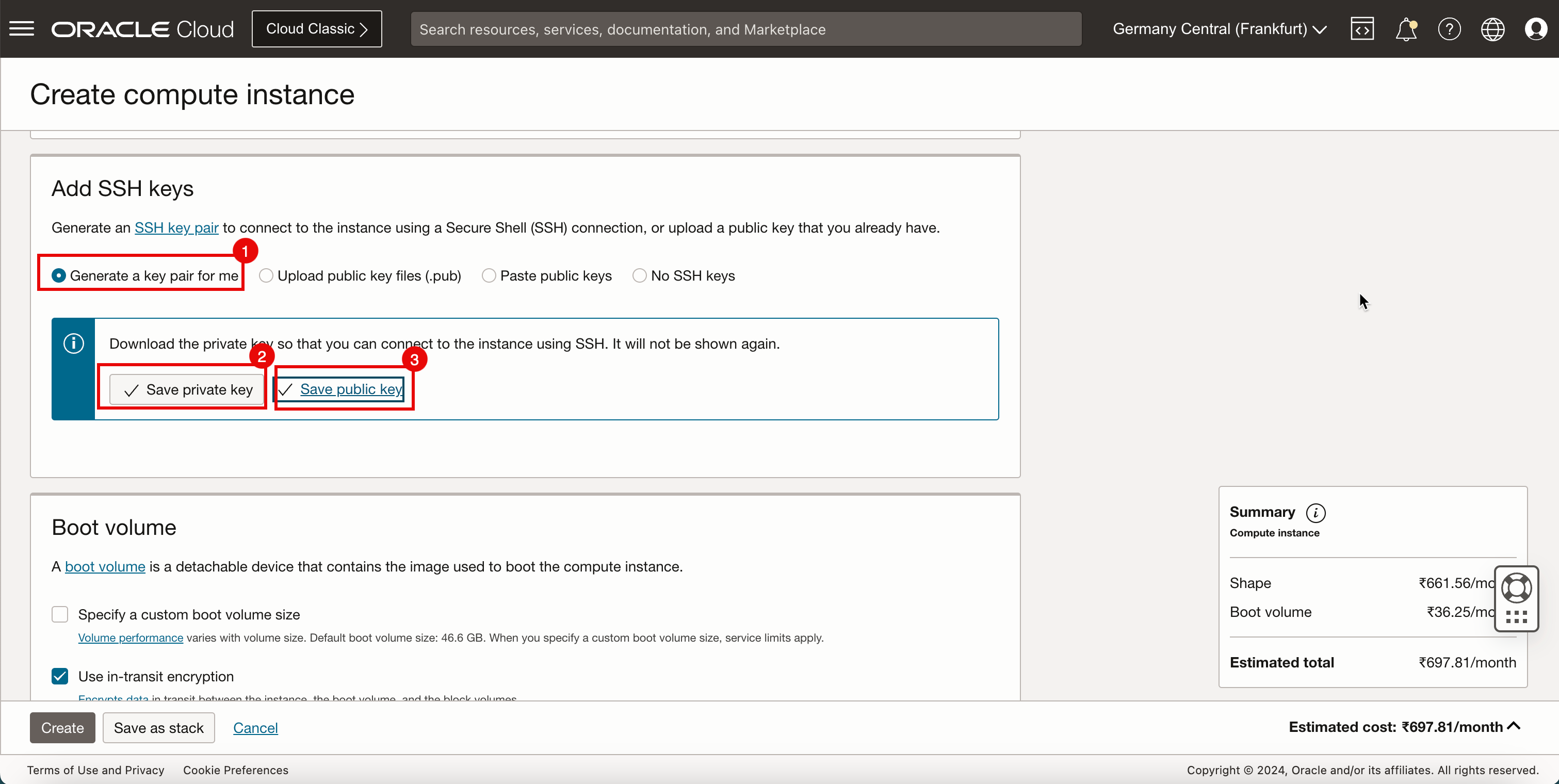

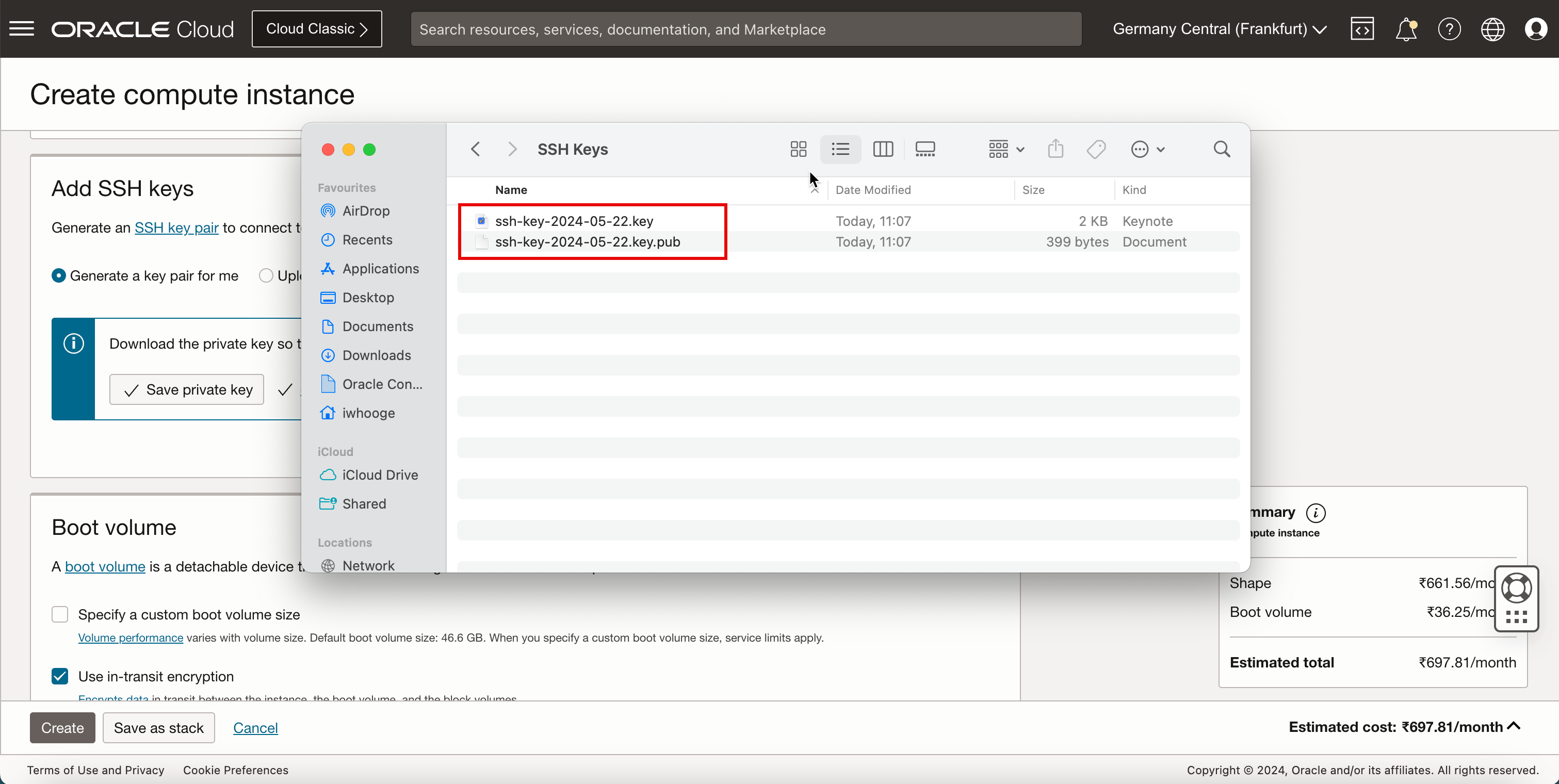

- 在新增 SSH 金鑰中,選取為我產生金鑰組。

- 按一下儲存私密金鑰,以將私密金鑰儲存在本機。

- 按一下儲存公開金鑰,以在本機儲存公開金鑰。

-

確定金鑰儲存在本機位置。

注意:其他網輻執行處理將使用相同的金鑰組。

-

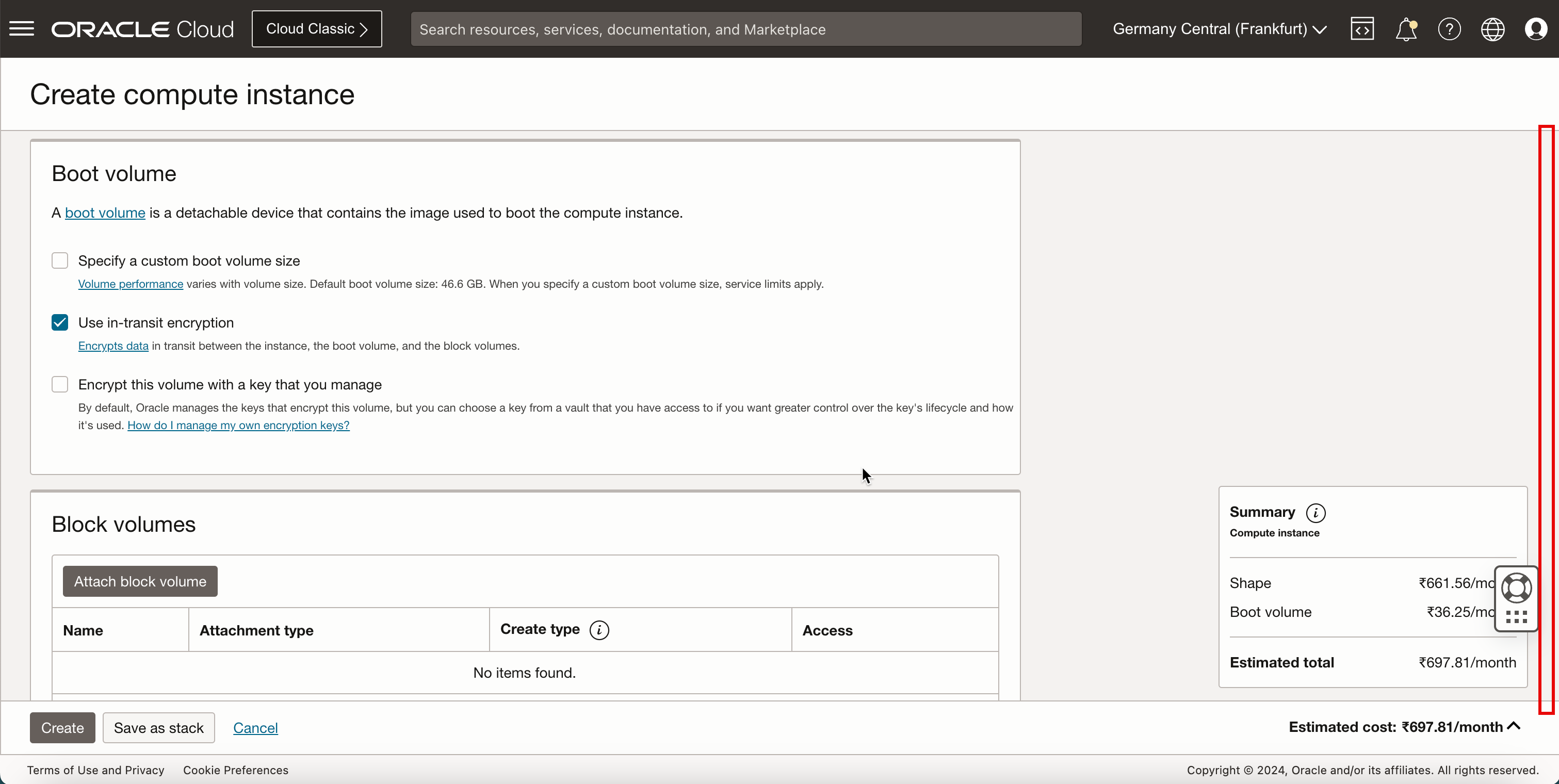

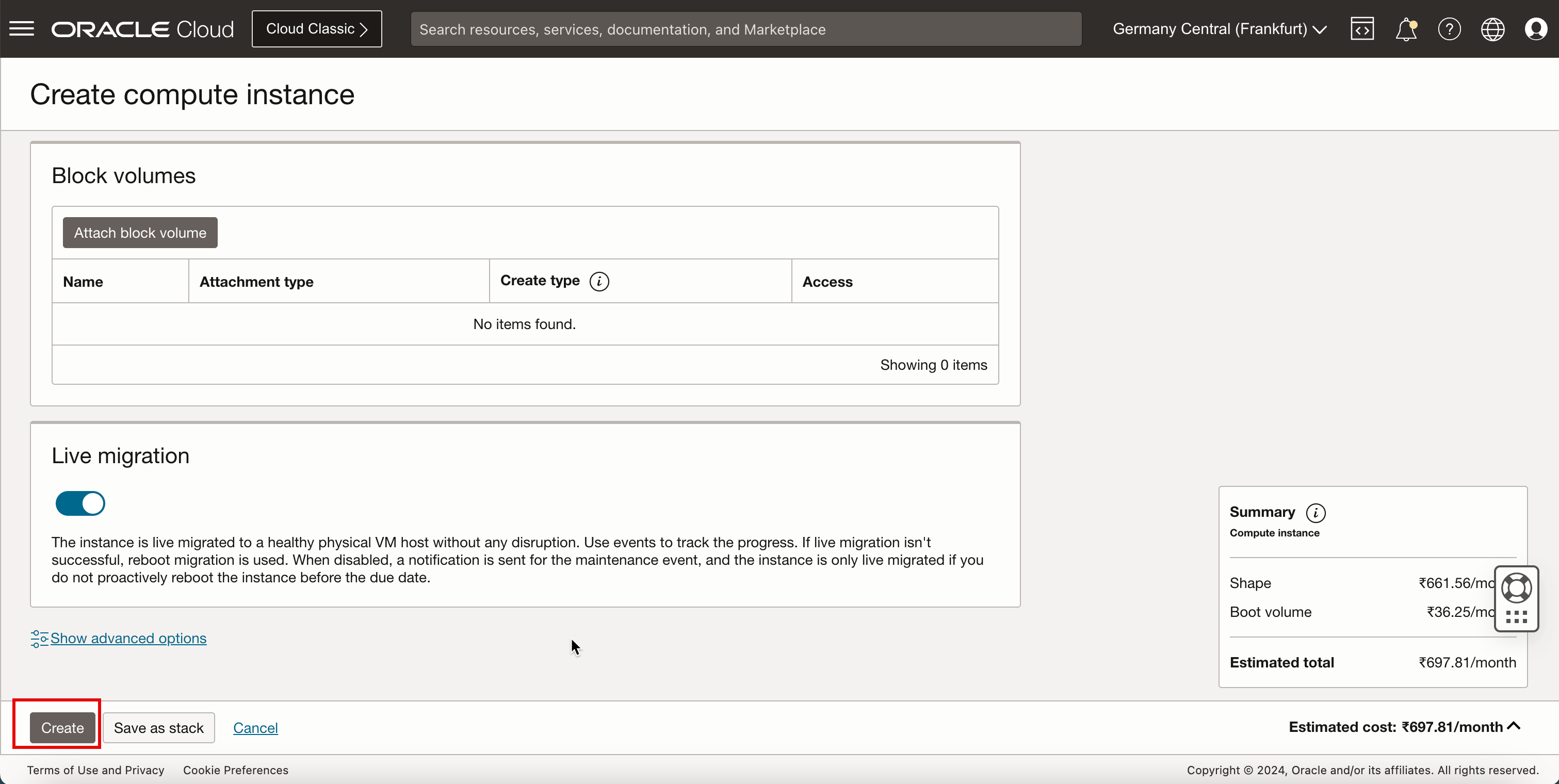

向下捲動。

-

按一下建立。

-

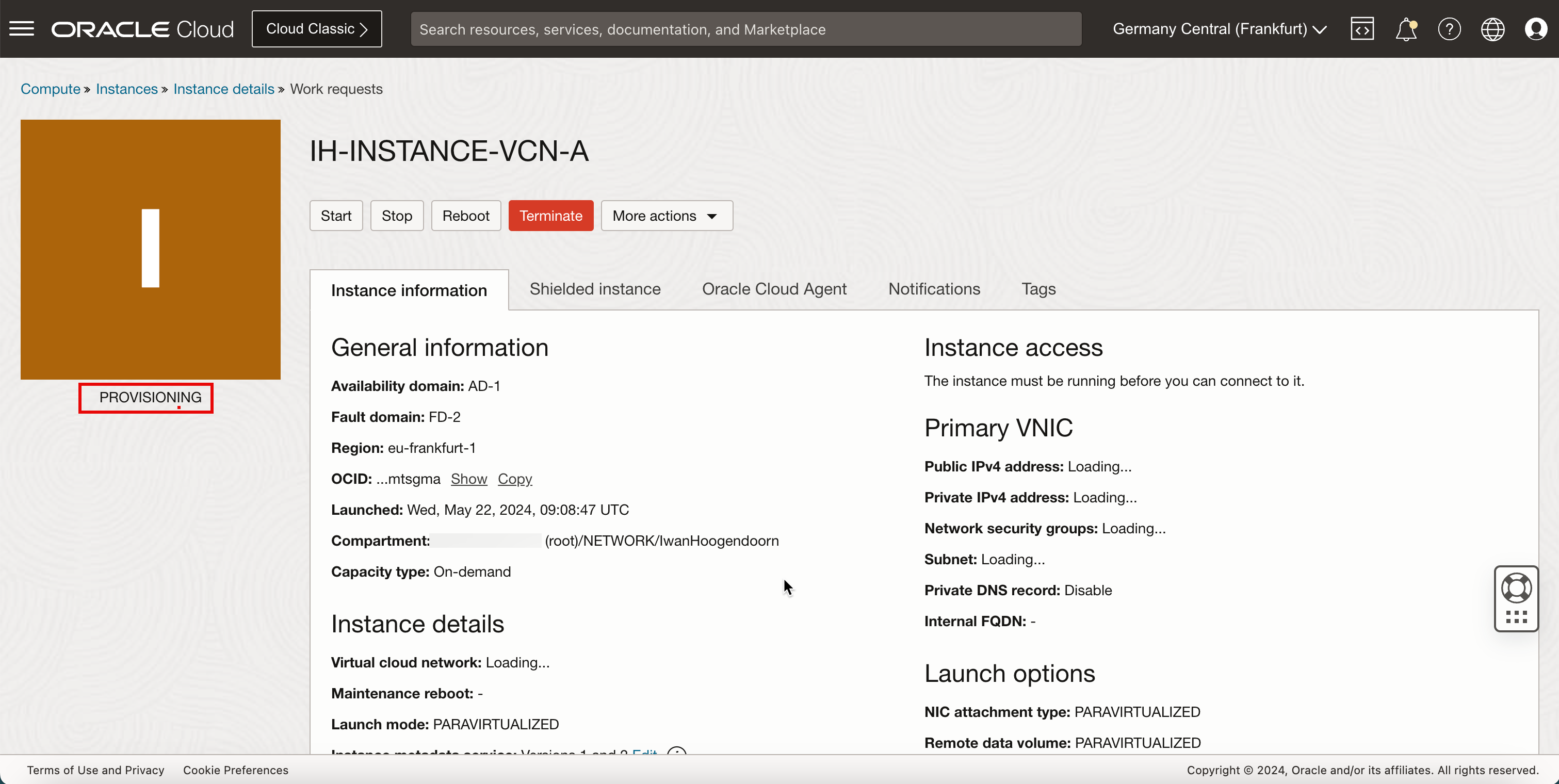

請注意,狀態為 PROVISIONING 。

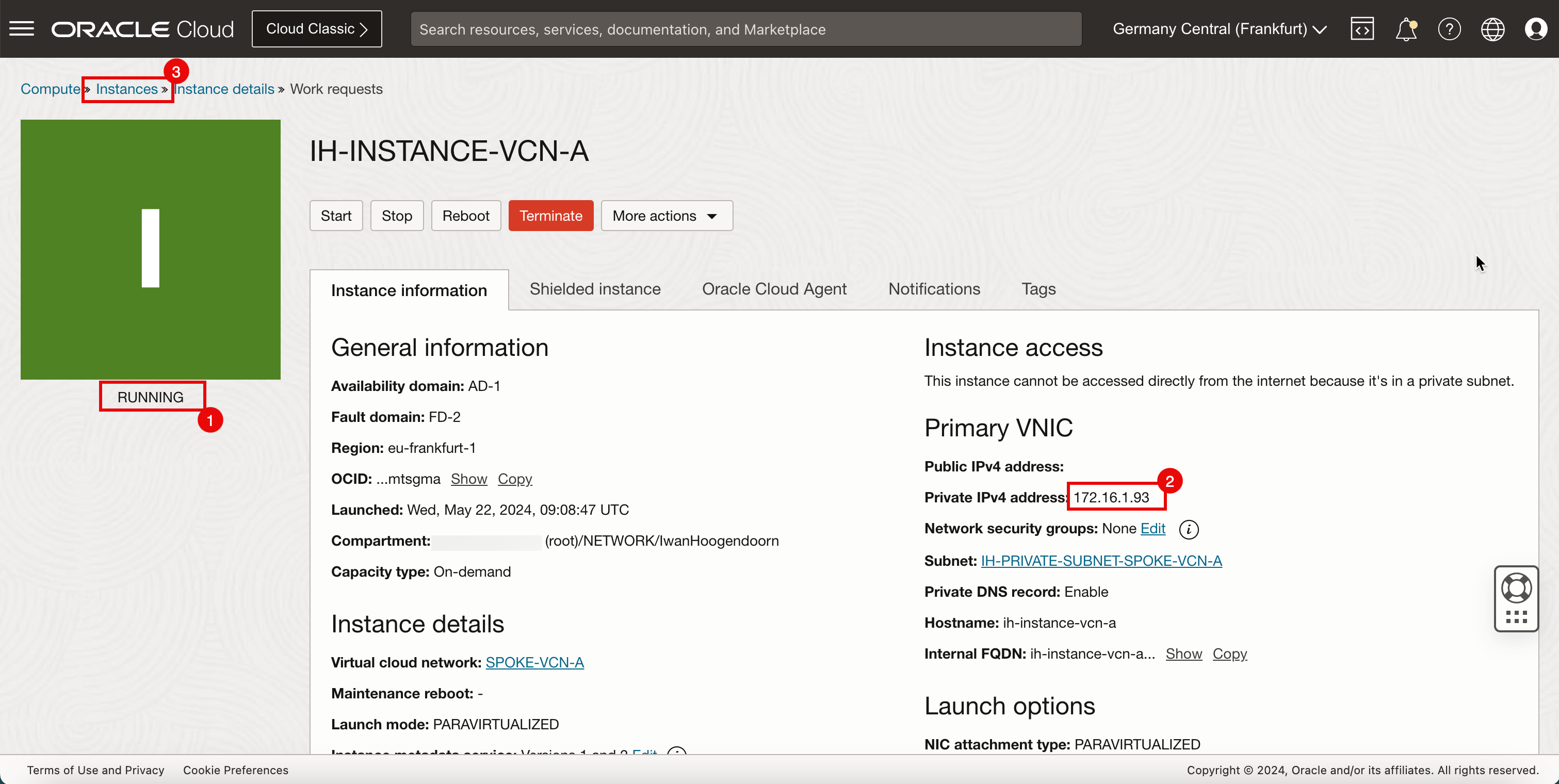

- 請注意,狀態變更為 RUNNING 。

- 請注意專用 IP 位址供以後使用。

- 按一下執行處理,返回執行處理頁面。

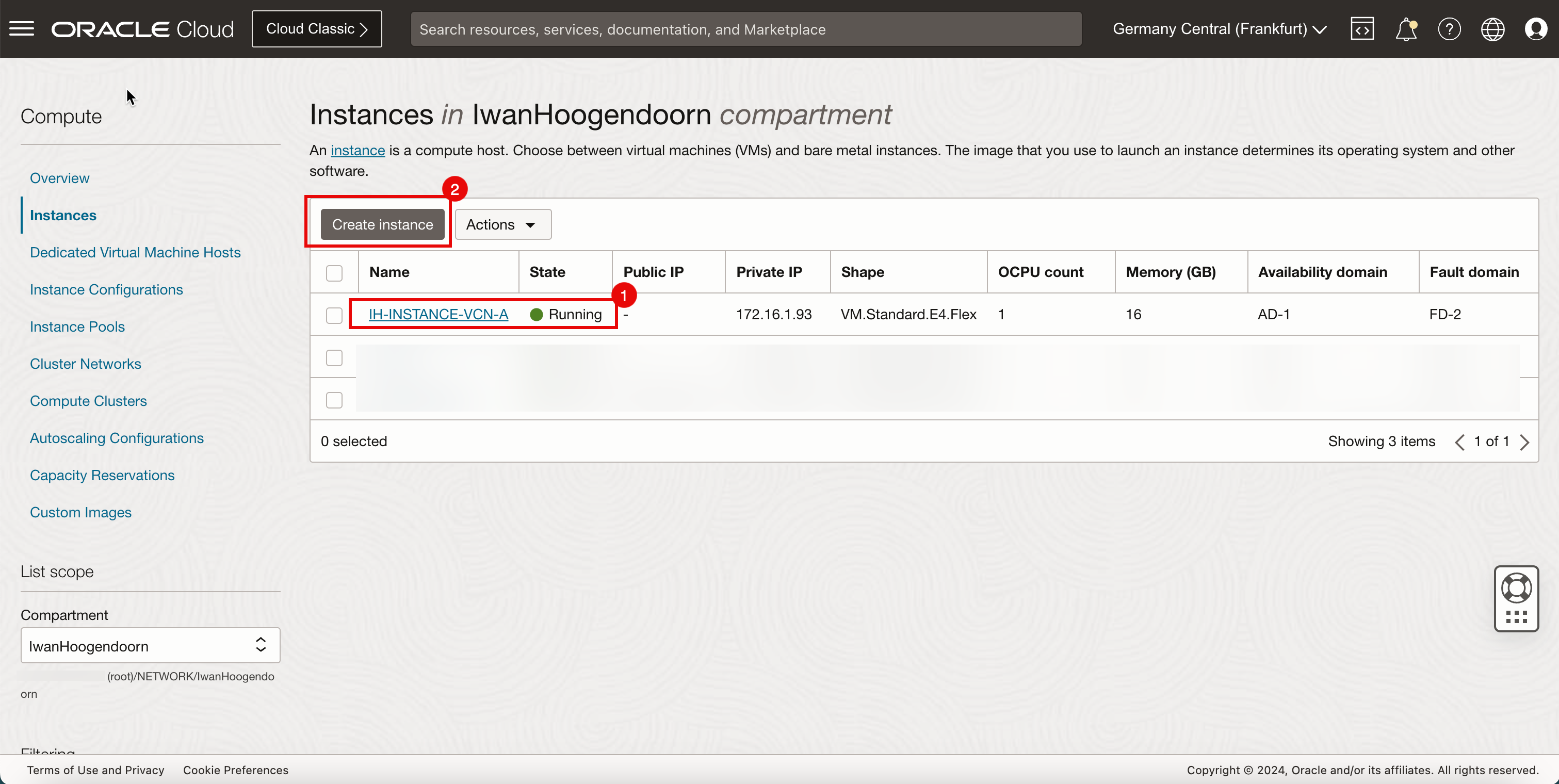

- 請注意,執行處理 A 正在執行中。

- 按一下建立執行處理,即可建立下一個執行處理。

-

下圖說明到目前為止所建立項目的視覺表示法。

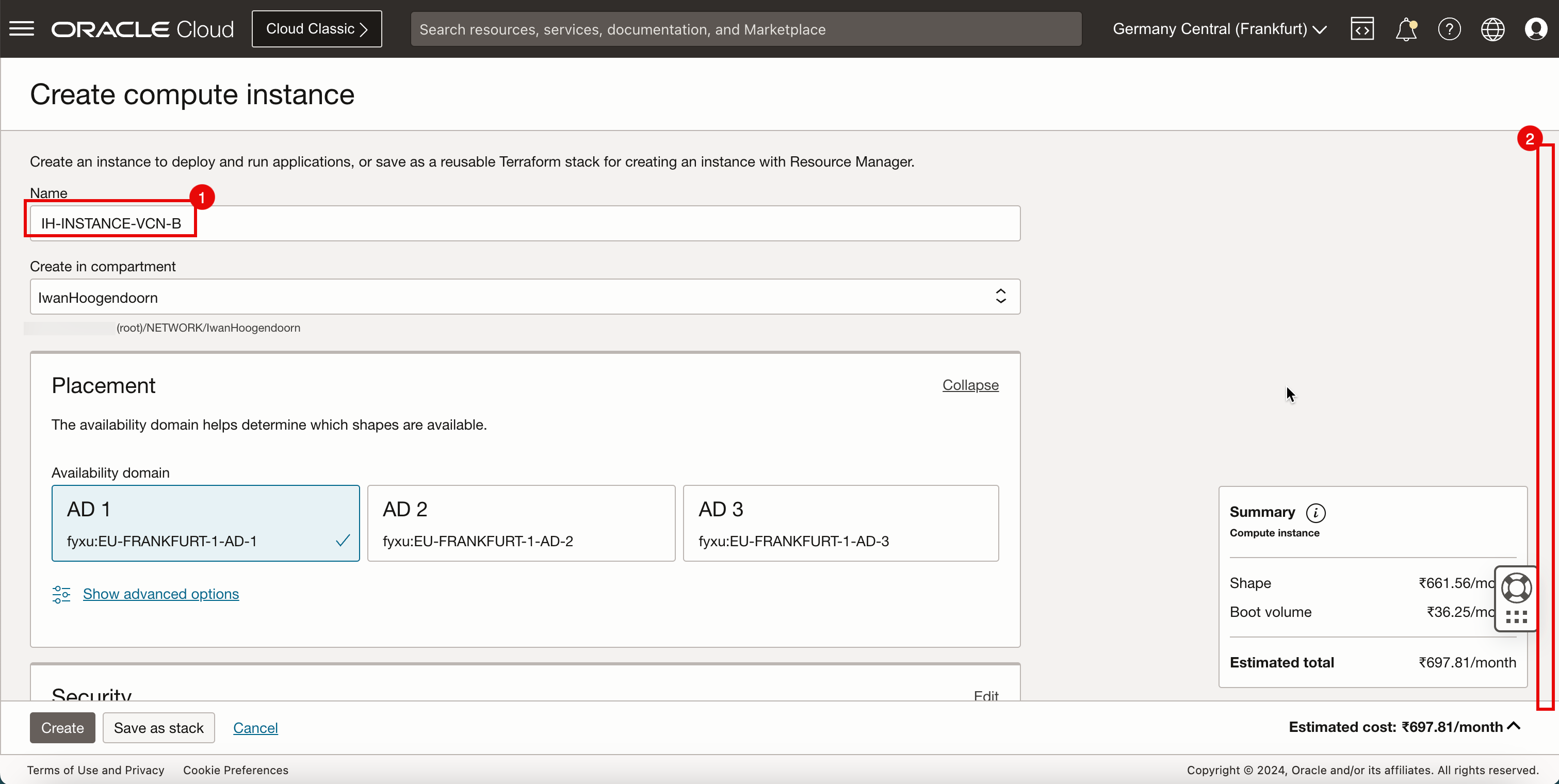

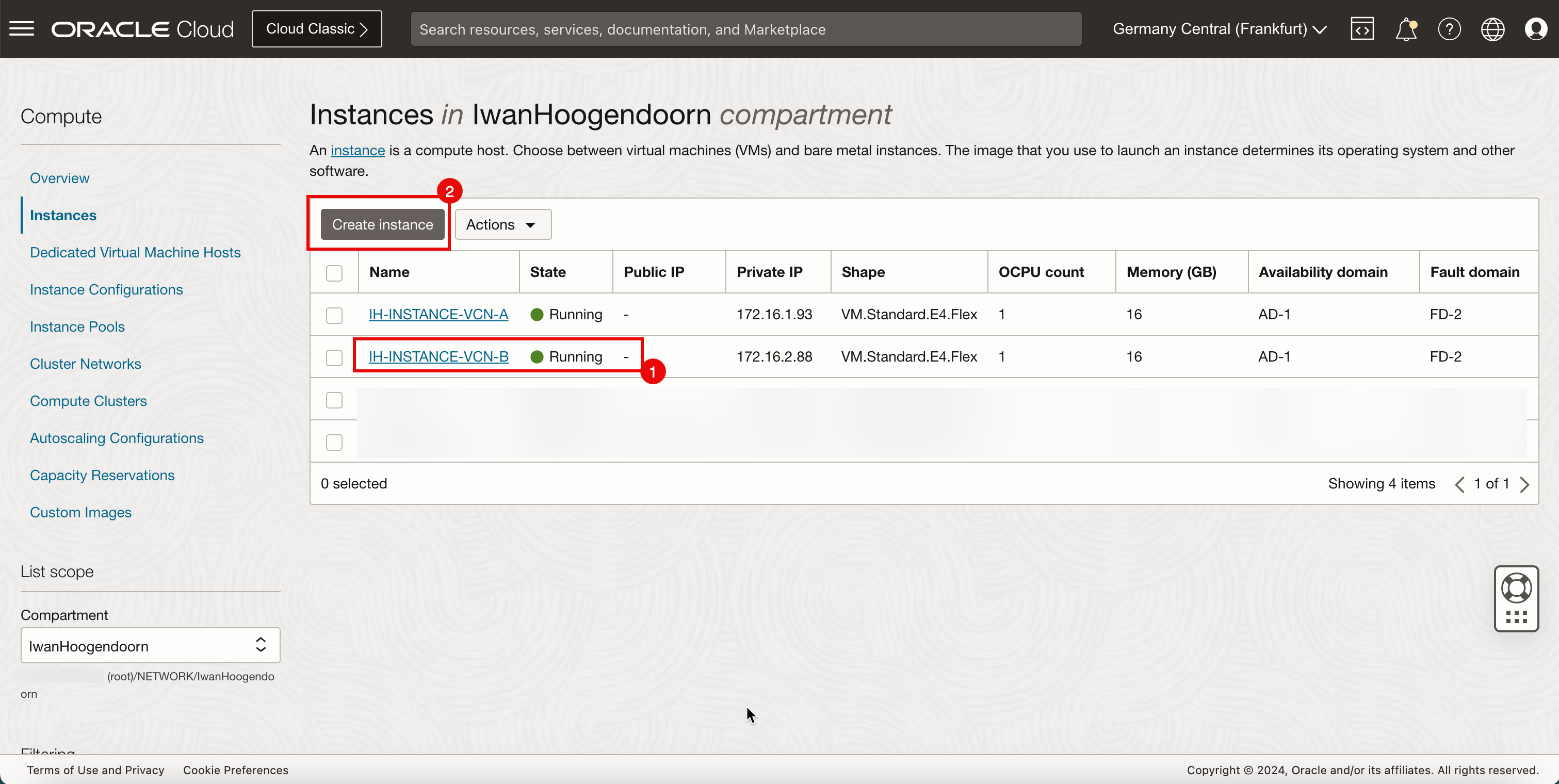

在網輻 VCN B 中建立執行處理

在 Spoke VCN B 中,我們將建立一個簡單的 Linux 執行處理,作為我們可以用來測試路由流程的網路端點。

軸輻 B 從屬端執行處理

-

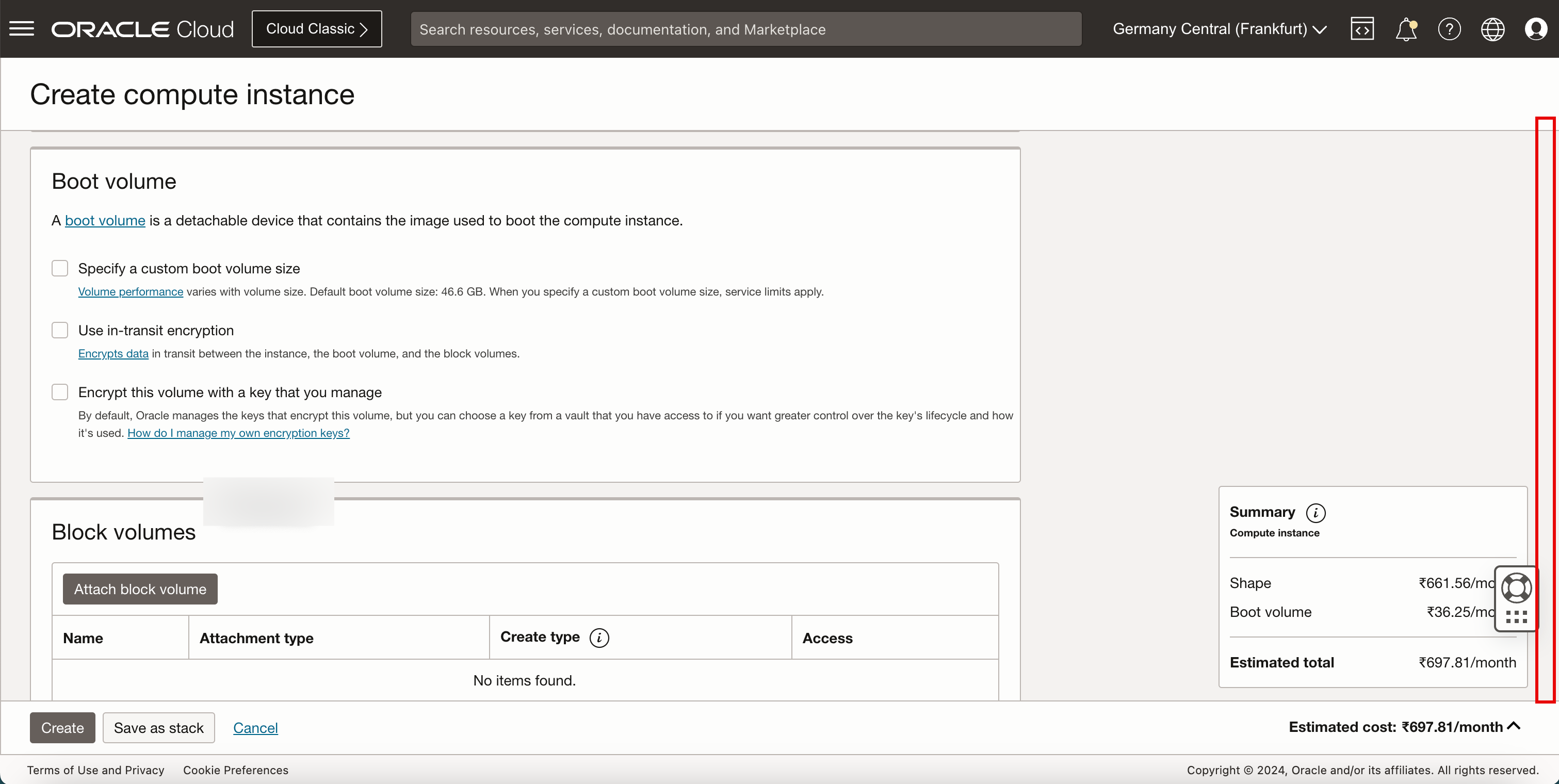

建立執行處理。

- 輸入執行處理的名稱。

- 向下捲動。

-

向下捲動。

- 在主要網路中,選取選取現有的虛擬雲端網路。

- 在 VCN 中,選取 SPOKE-VCN-B 。

- 在子網路中,選取選取現有的子網路。

- 從分支 VCN B 選取專用子網路。

- 向下捲動。

- 在專用 IPv4 位址中,選取自動指定專用 IPv4 位址。

- 向下捲動。

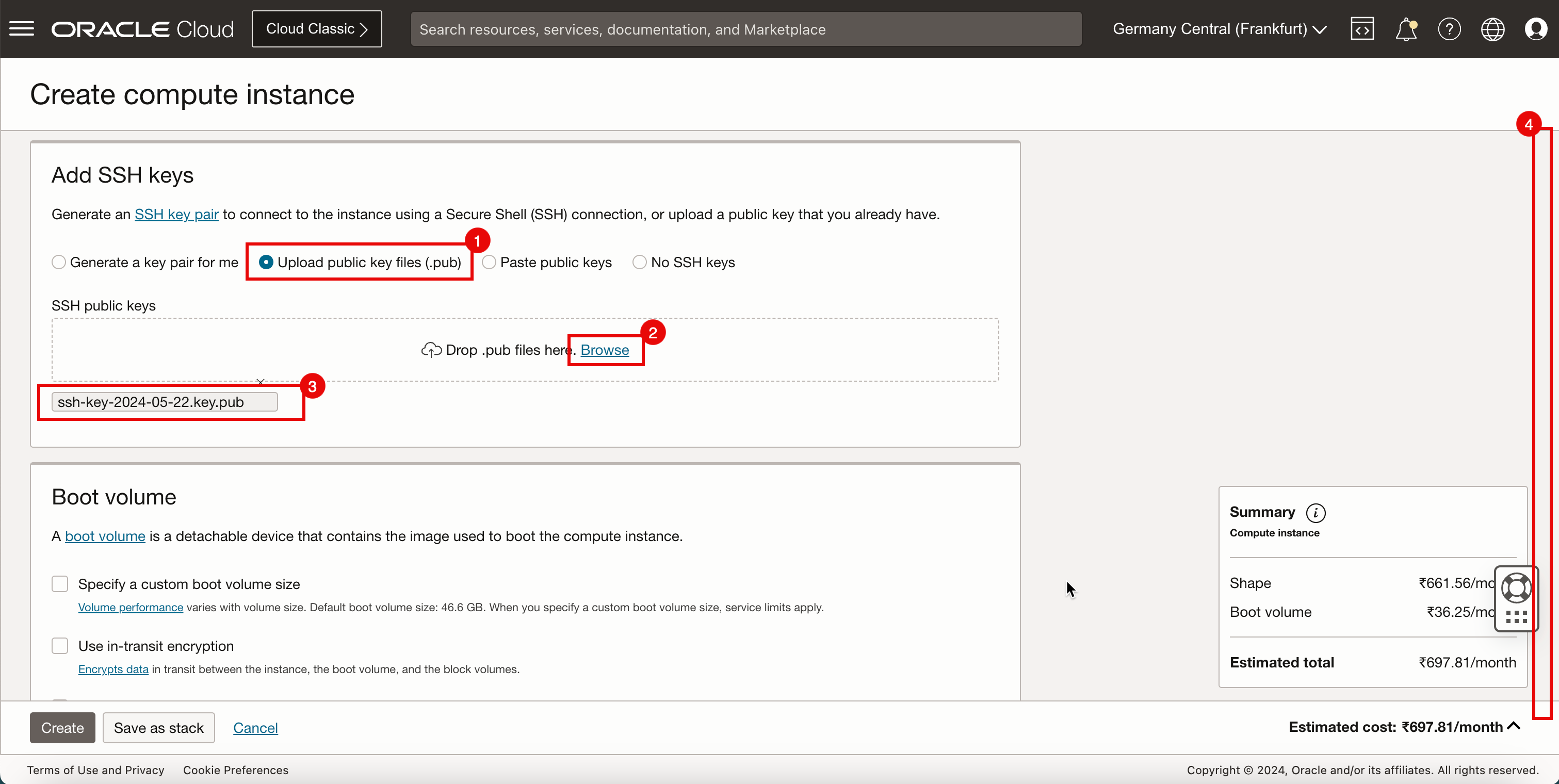

- 上傳公開金鑰檔。

- 按一下瀏覽。選取您在建立執行處理 A 時所儲存的公開金鑰檔案。

- 確定已選取公開金鑰。

- 向下捲動。

-

向下捲動。

-

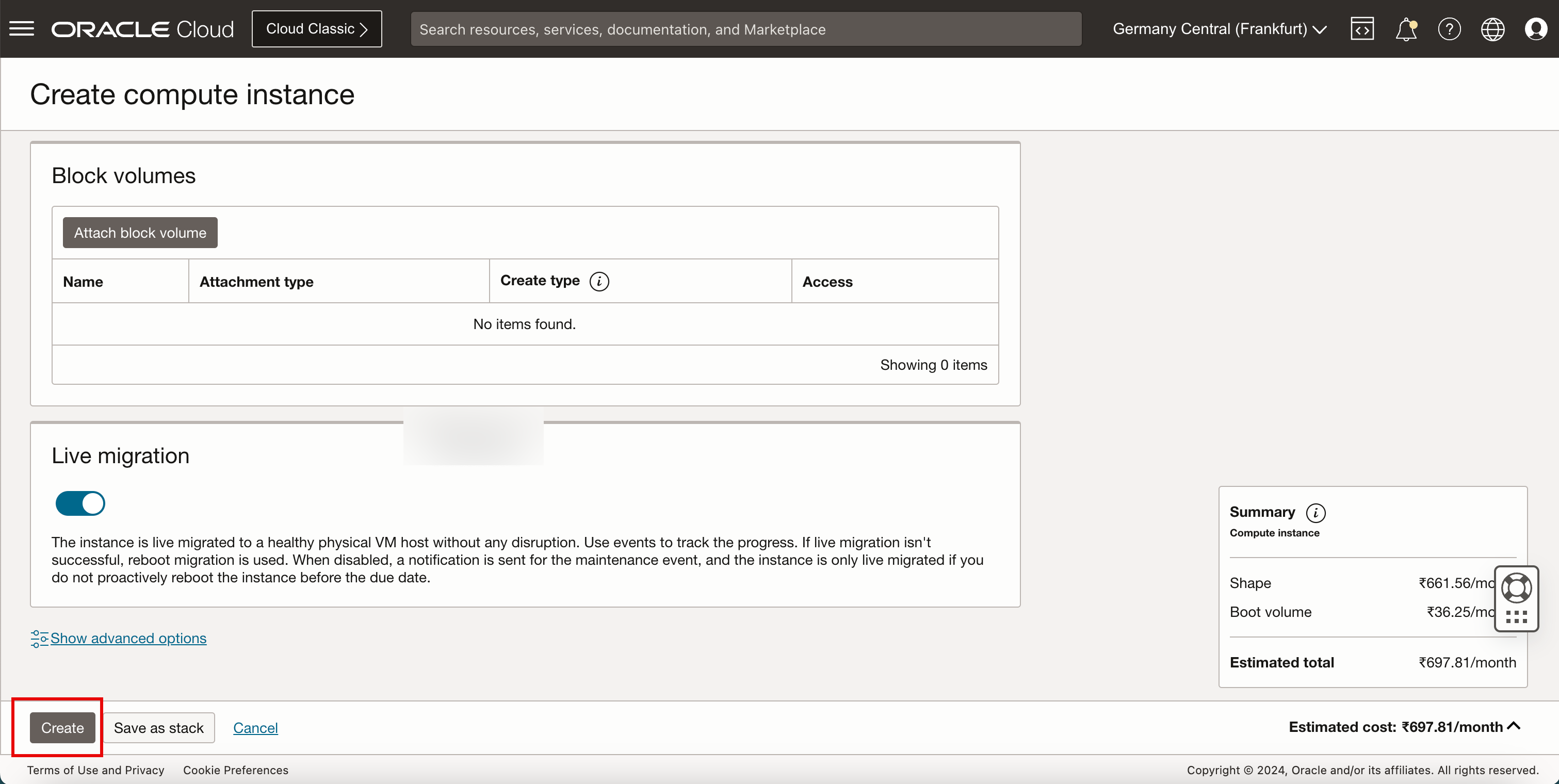

按一下建立。

-

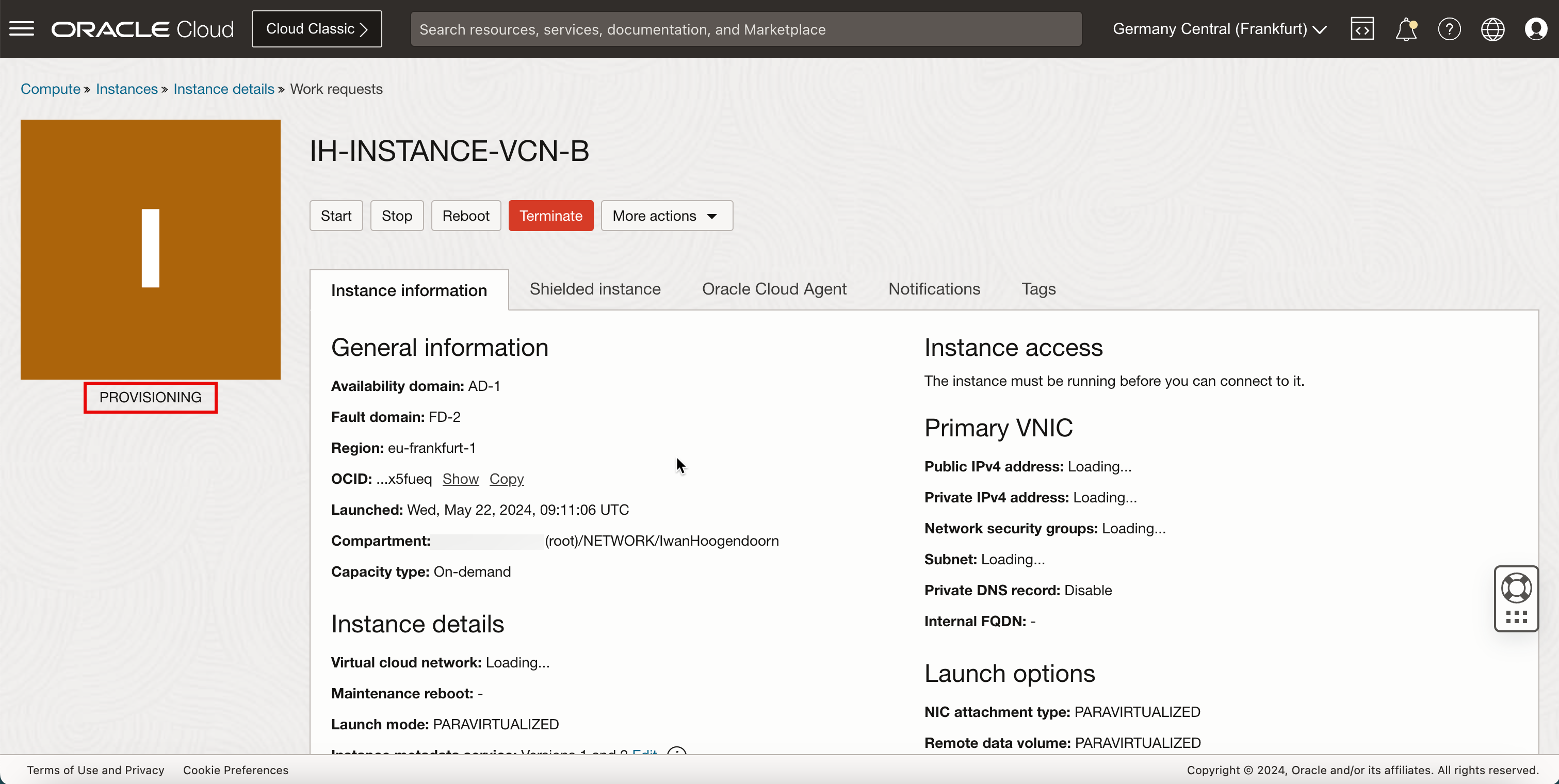

請注意,狀態為 PROVISIONING 。

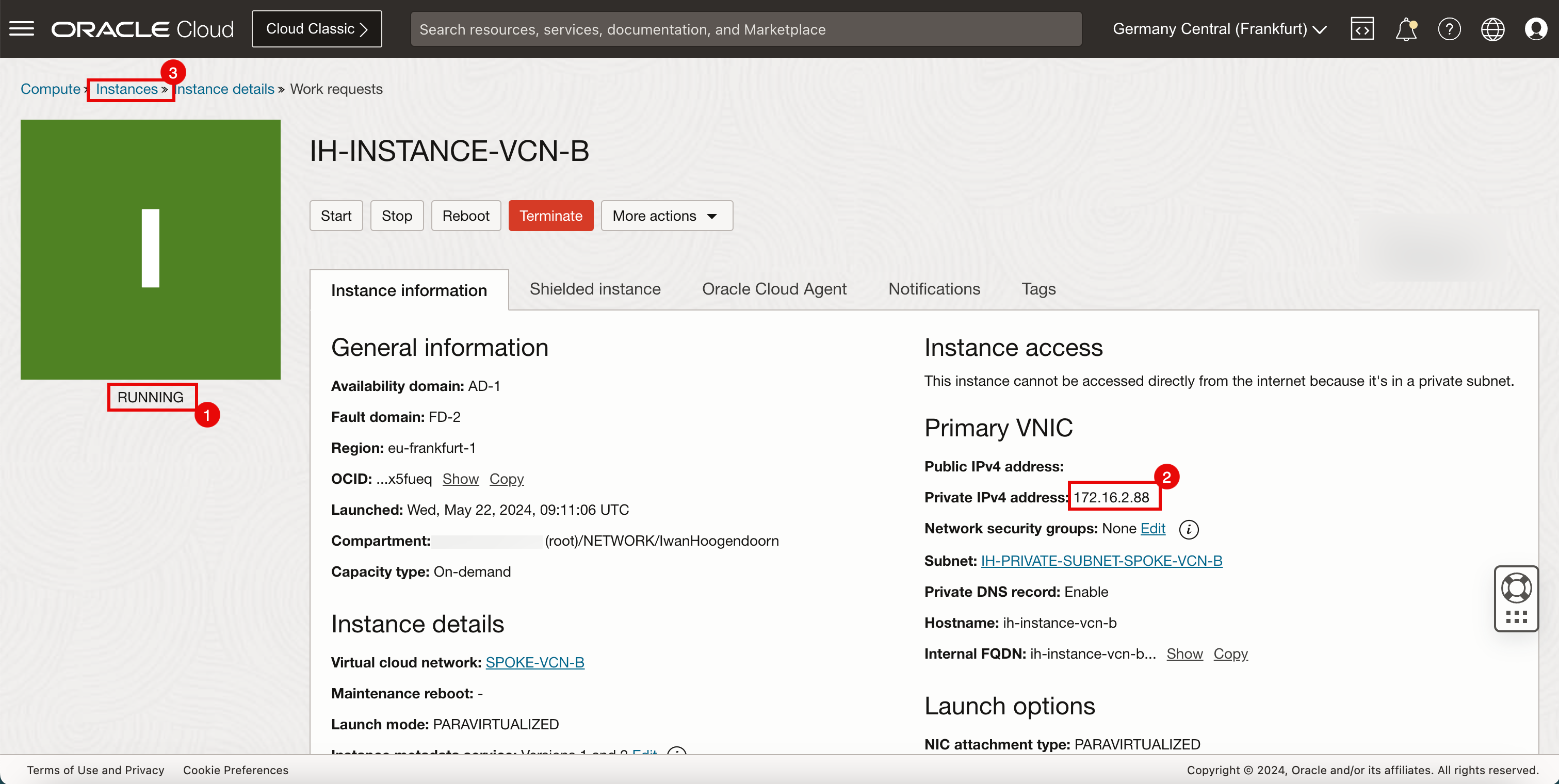

- 請注意,狀態會變更 RUNNING 。

- 請注意,後續步驟中使用的專用 IP 位址。

- 按一下執行處理,返回執行處理頁面。

- 請注意,執行處理 B 正在執行中。

- 按一下建立執行處理,即可建立下一個執行處理。

-

下圖說明到目前為止所建立項目的視覺表示法。

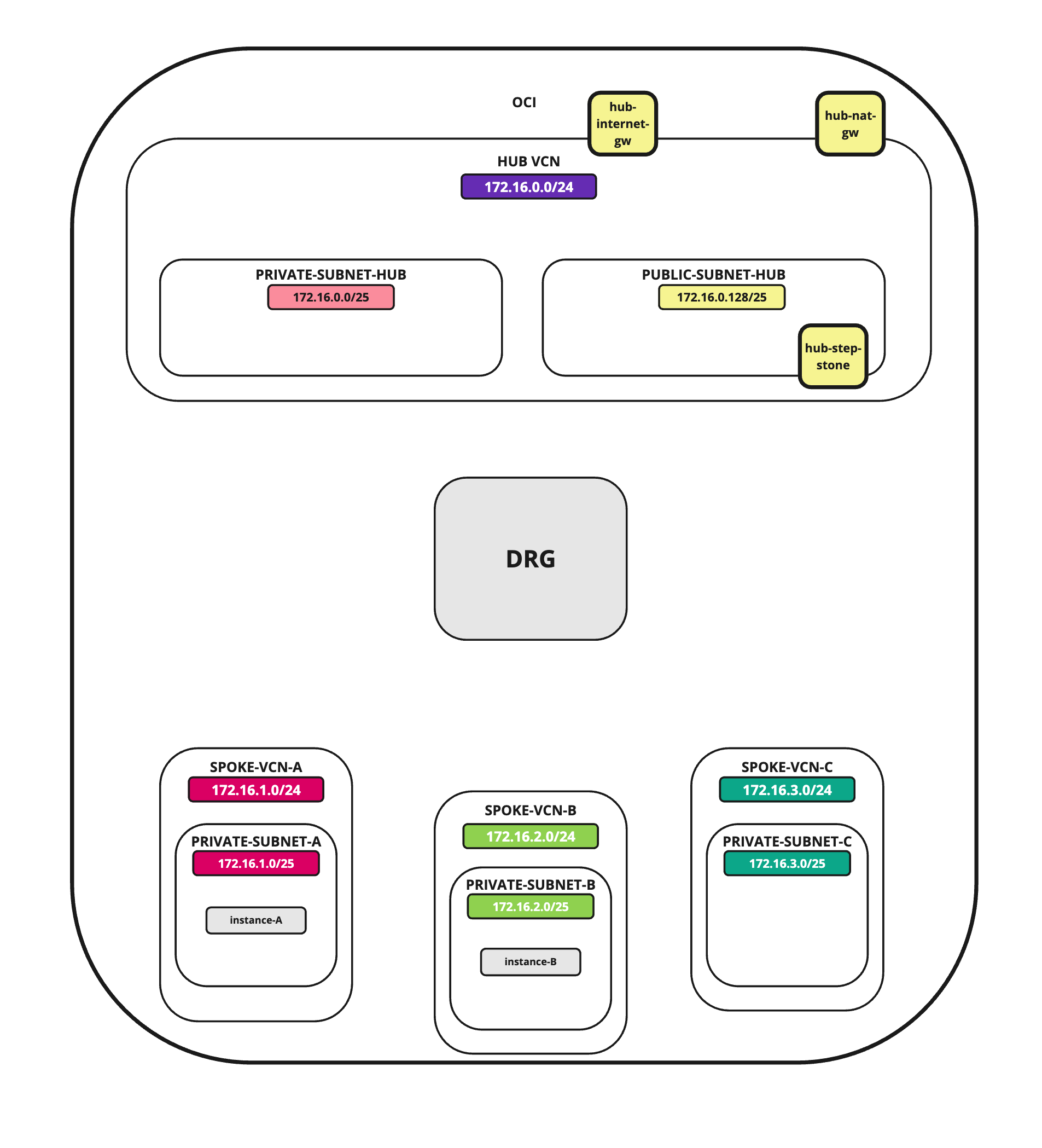

在網輻 VCN C 中建立執行處理

在 Spoke VCN C 中,我們將建立一個簡單的 Linux 執行處理,作為我們可以用來測試路由流程的網路端點。

軸輻 C 從屬端執行處理

-

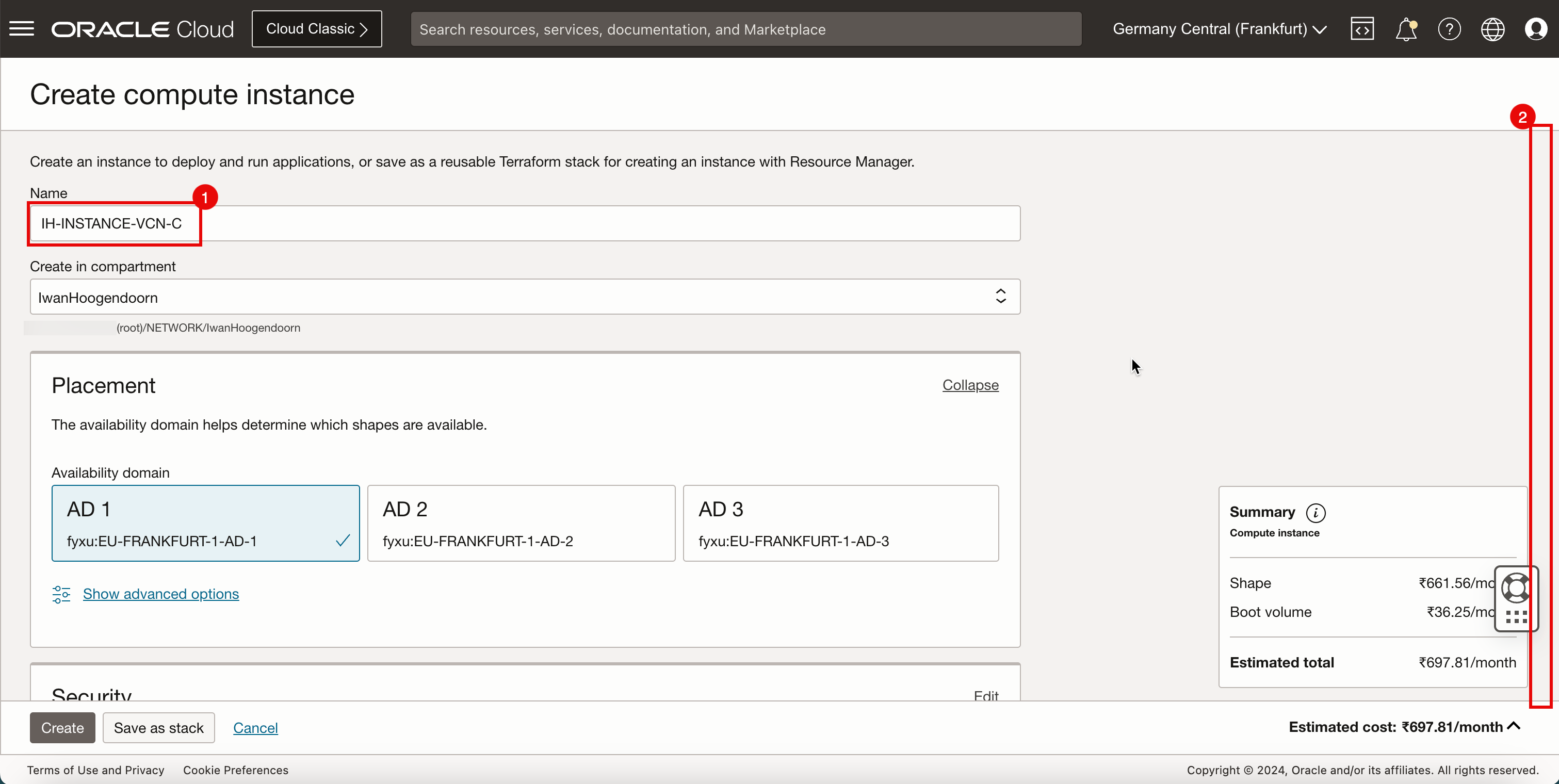

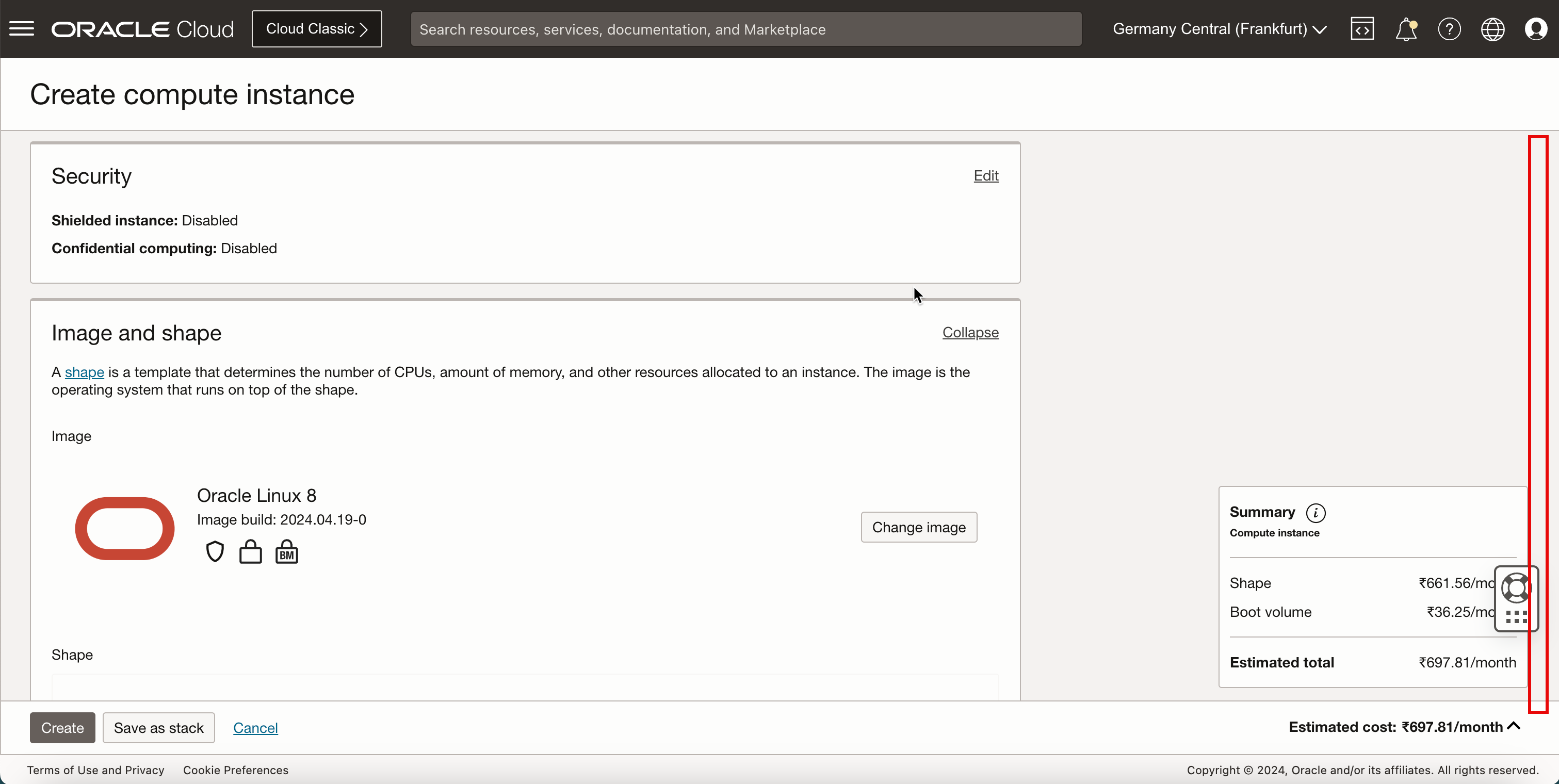

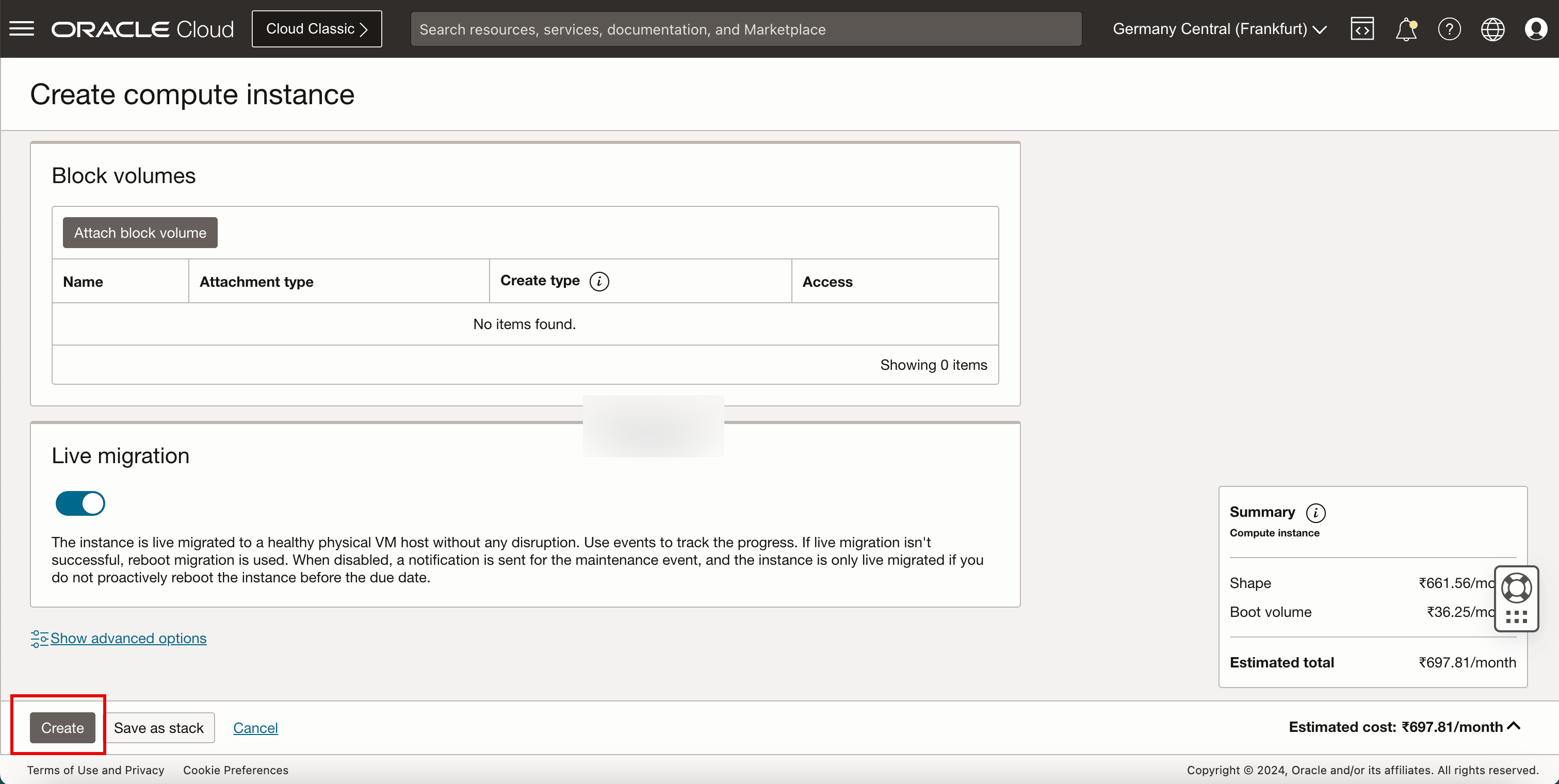

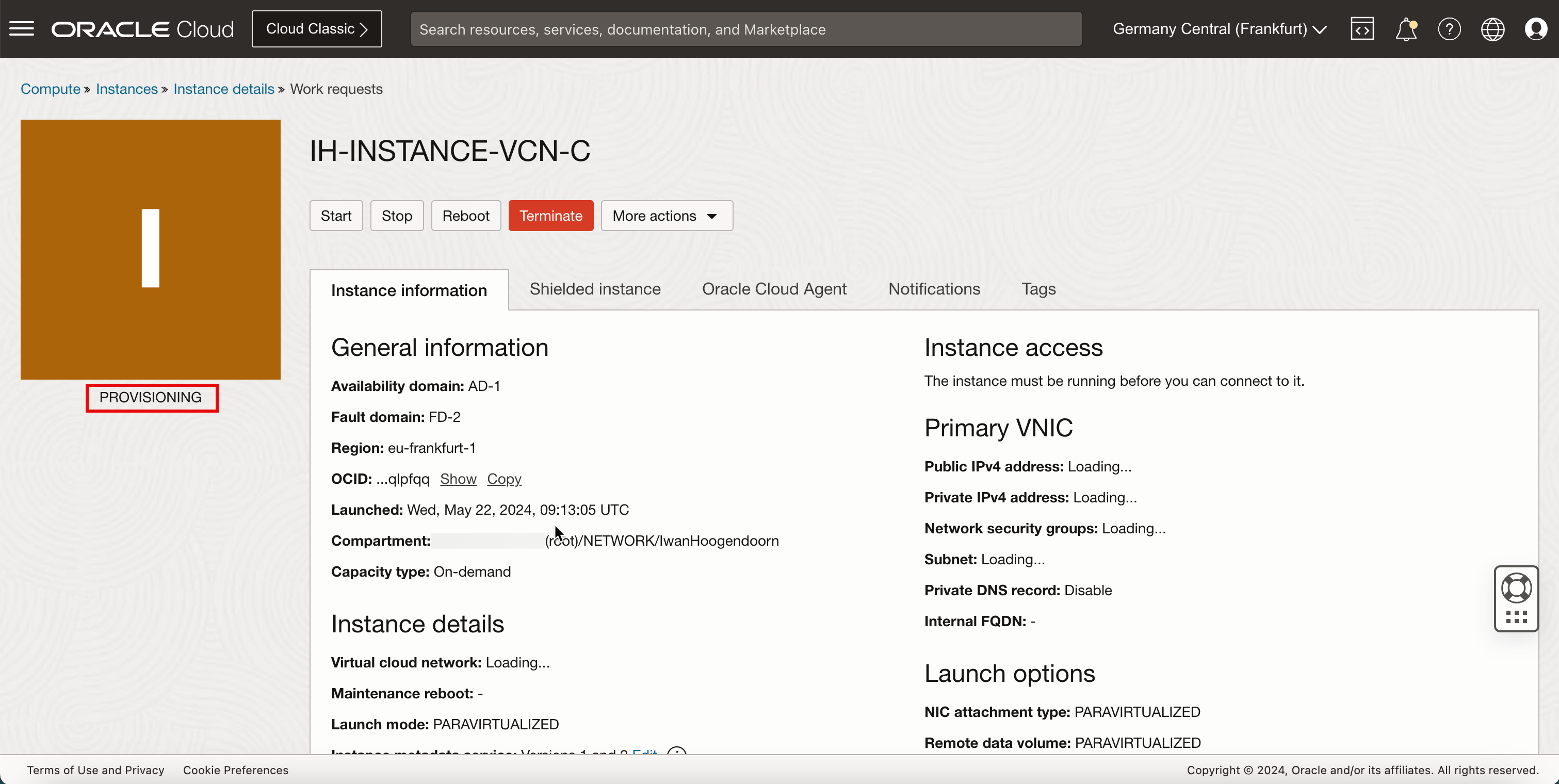

建立執行處理。

- 輸入執行處理的名稱。

- 向下捲動。

-

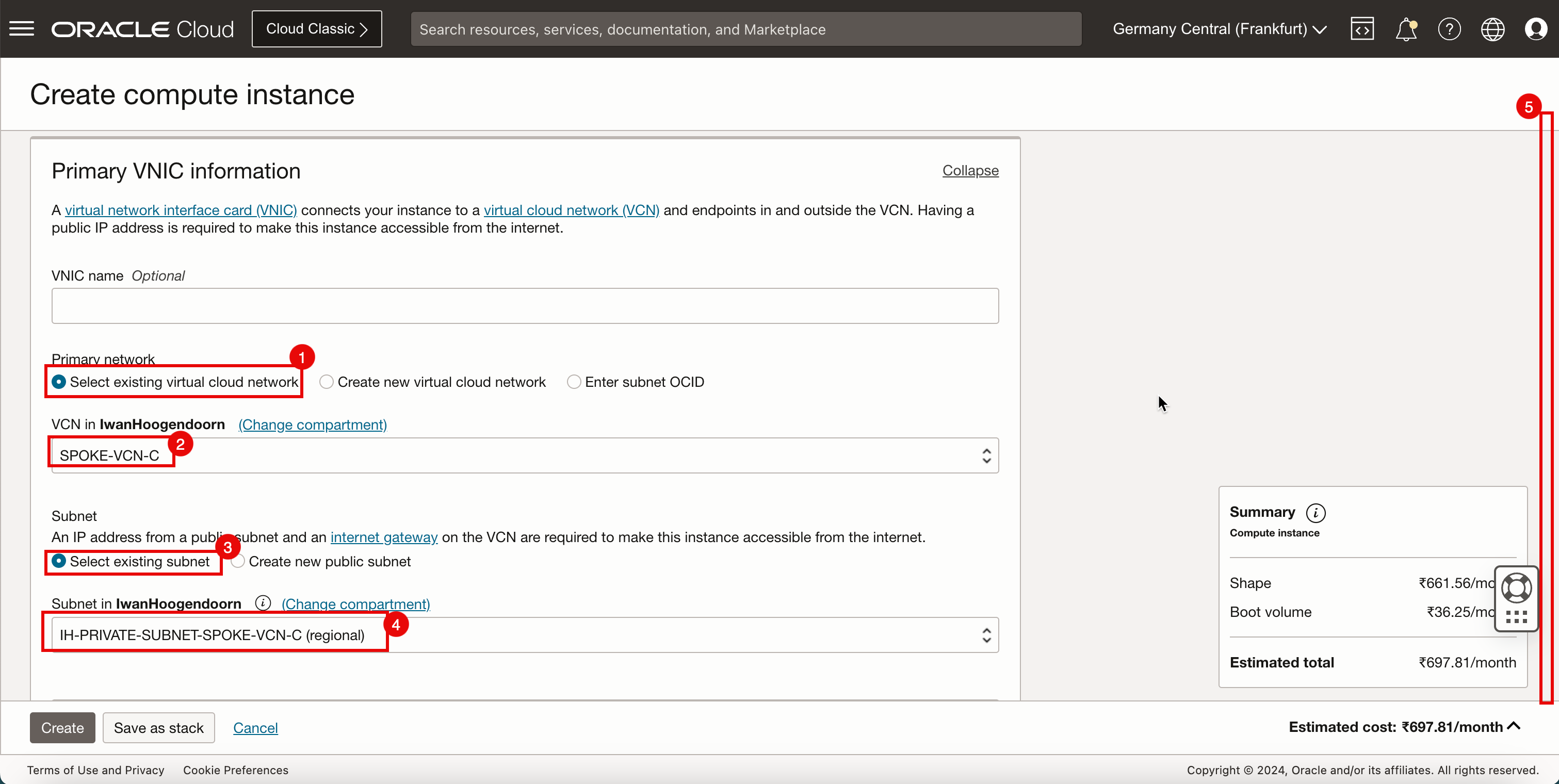

向下捲動。

- 在主要網路中,選取選取現有的虛擬雲端網路。

- 在 VCN 中,選取 SPOKE-VCN-C 。

- 在子網路中,選取選取現有的子網路。

- 從支點 VCN C 選取專用子網路。

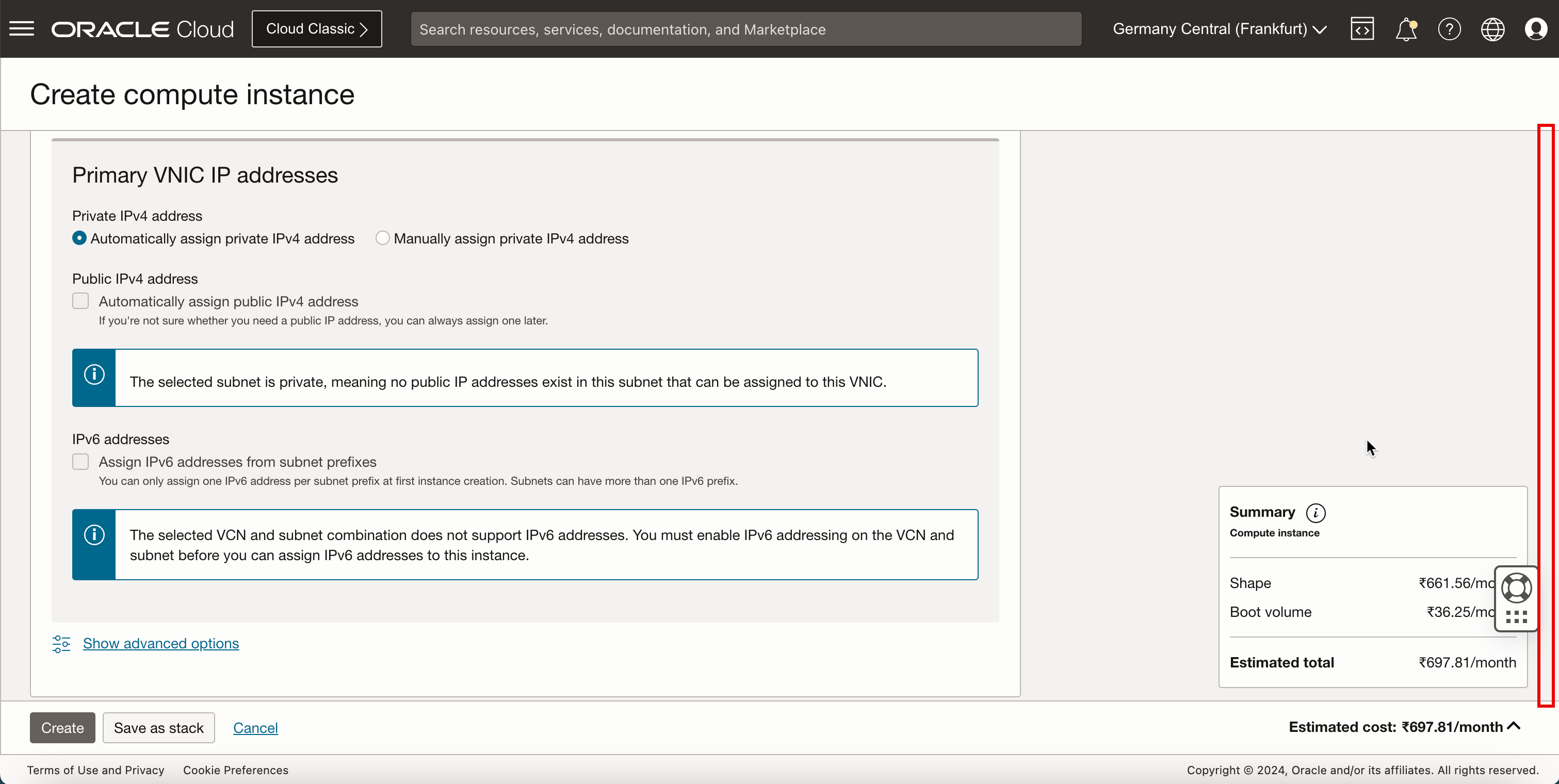

- 向下捲動。

- 在專用 IPv4 位址中,選取自動指定專用 IPv4 位址。

- 向下捲動。

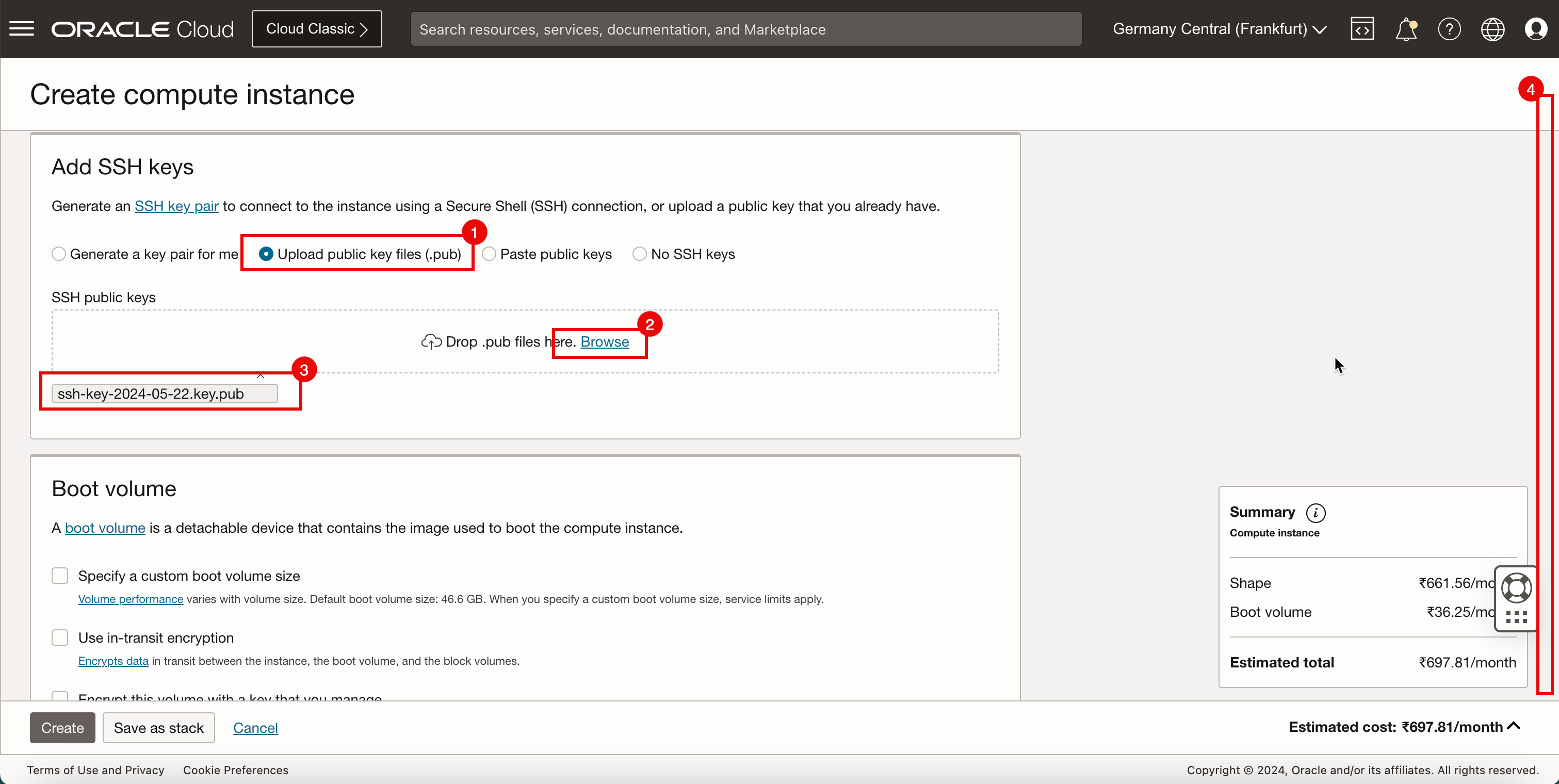

- 上傳公開金鑰檔。

- 按一下瀏覽。選取您在建立執行處理 A 時所儲存的公開金鑰檔案。

- 確定已選取公開金鑰

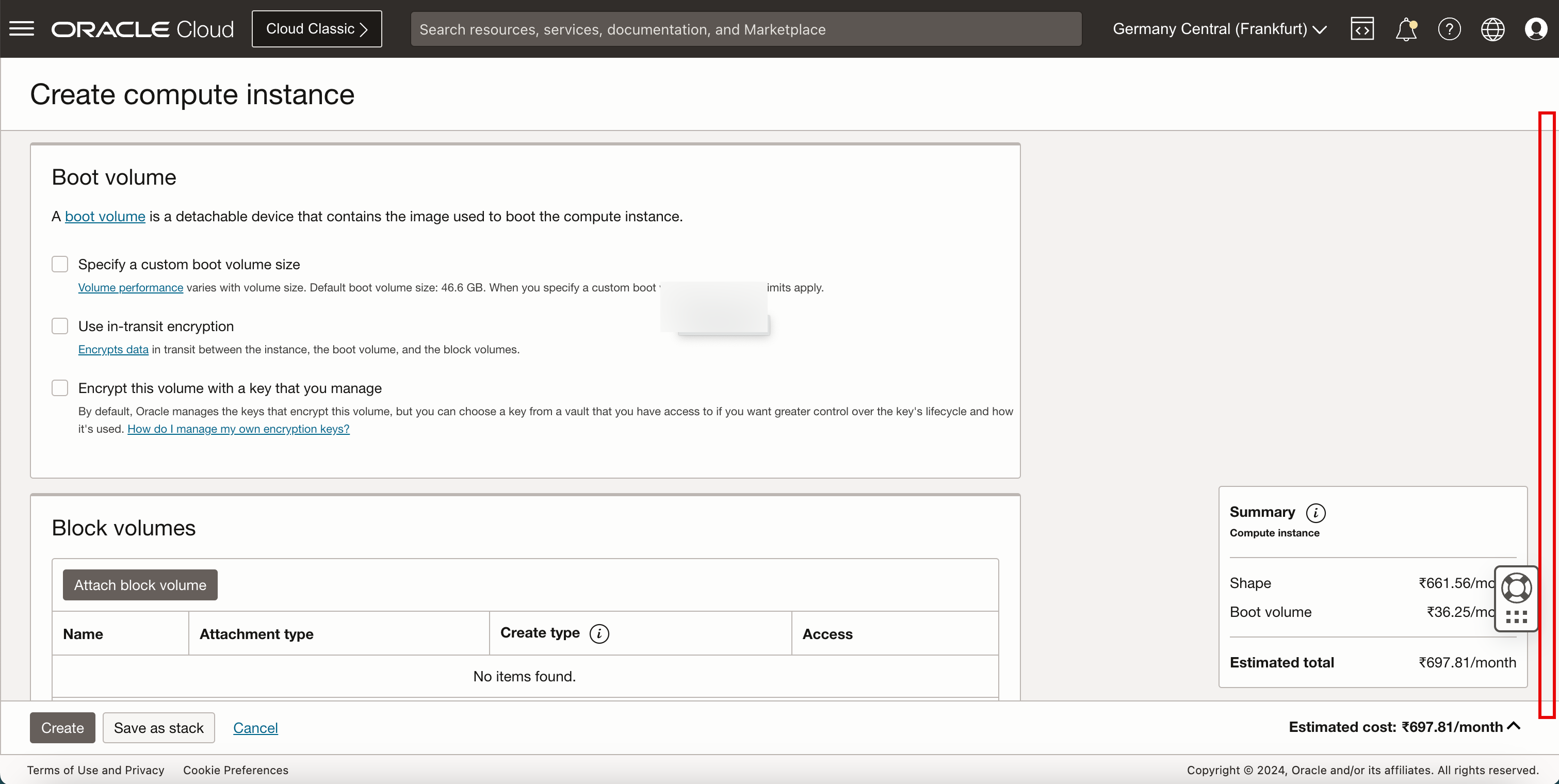

- 向下捲動。

-

向下捲動。

-

按一下建立。

-

請注意,狀態為 PROVISIONING 。

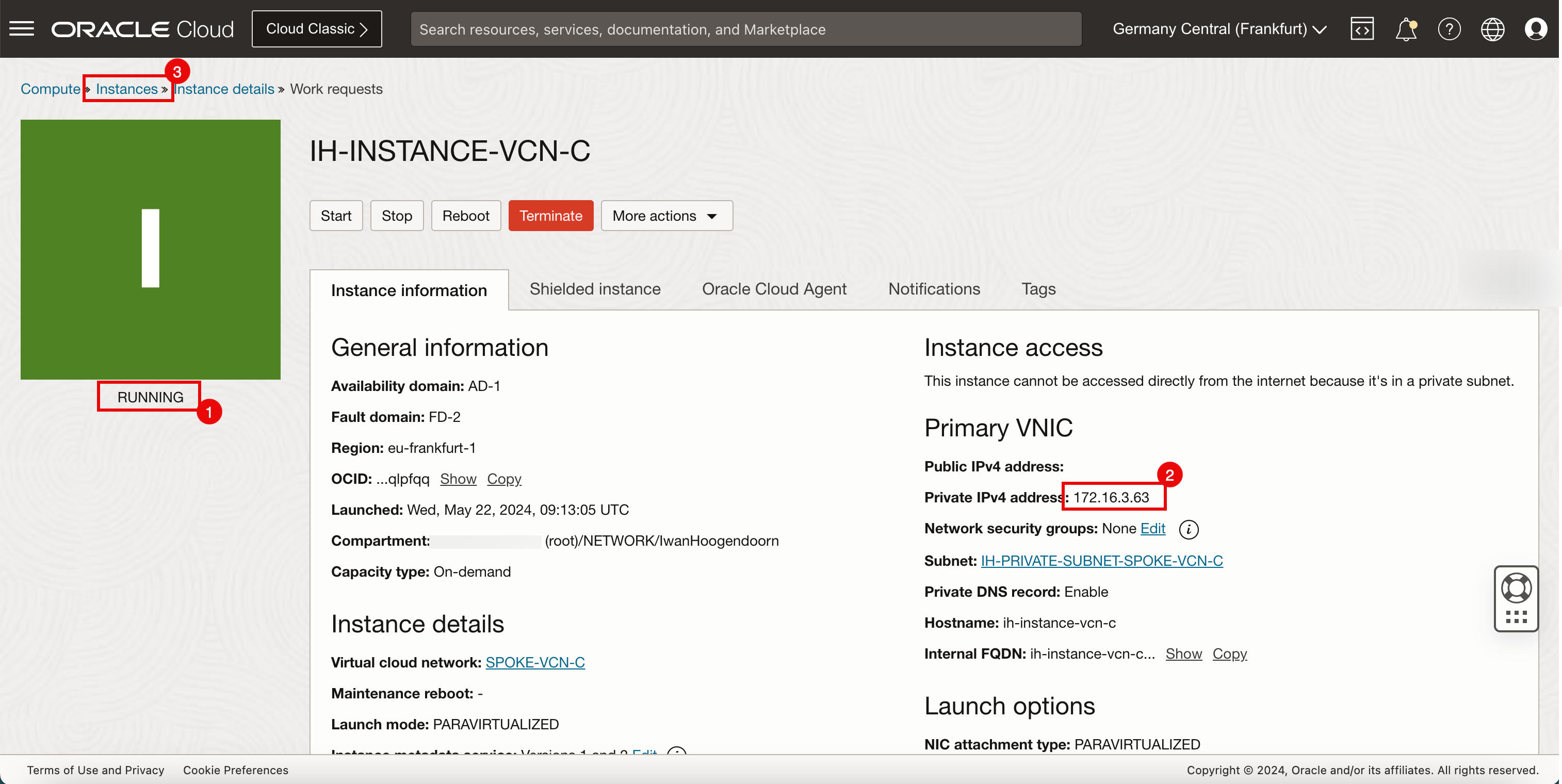

- 請注意,狀態變更為 RUNNING 。

- 請注意專用 IP 位址供以後使用。

- 按一下執行處理以返回執行處理頁面

-

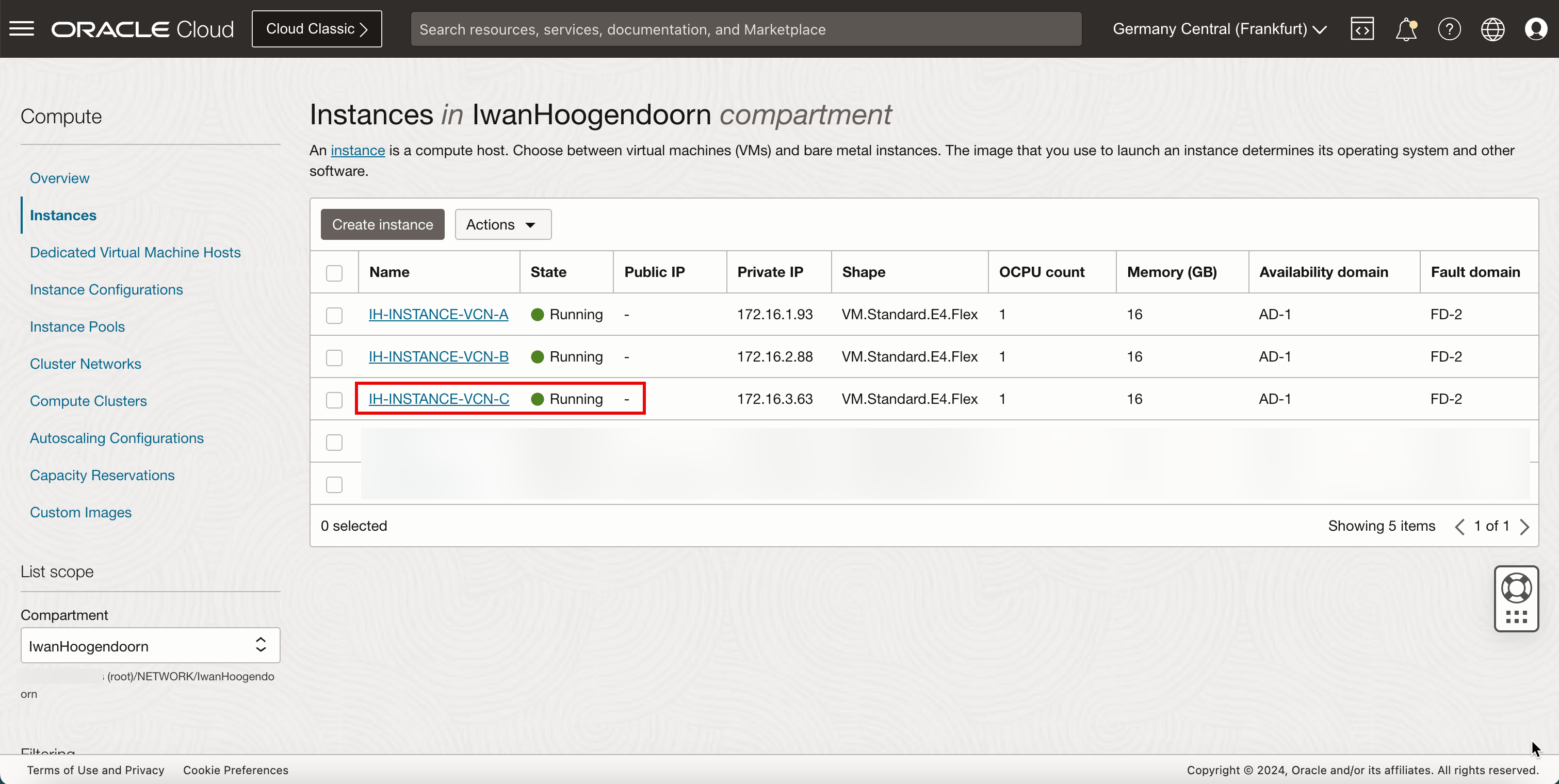

請注意,執行處理 C 正在執行中。

-

下圖說明到目前為止所建立項目的視覺表示法。

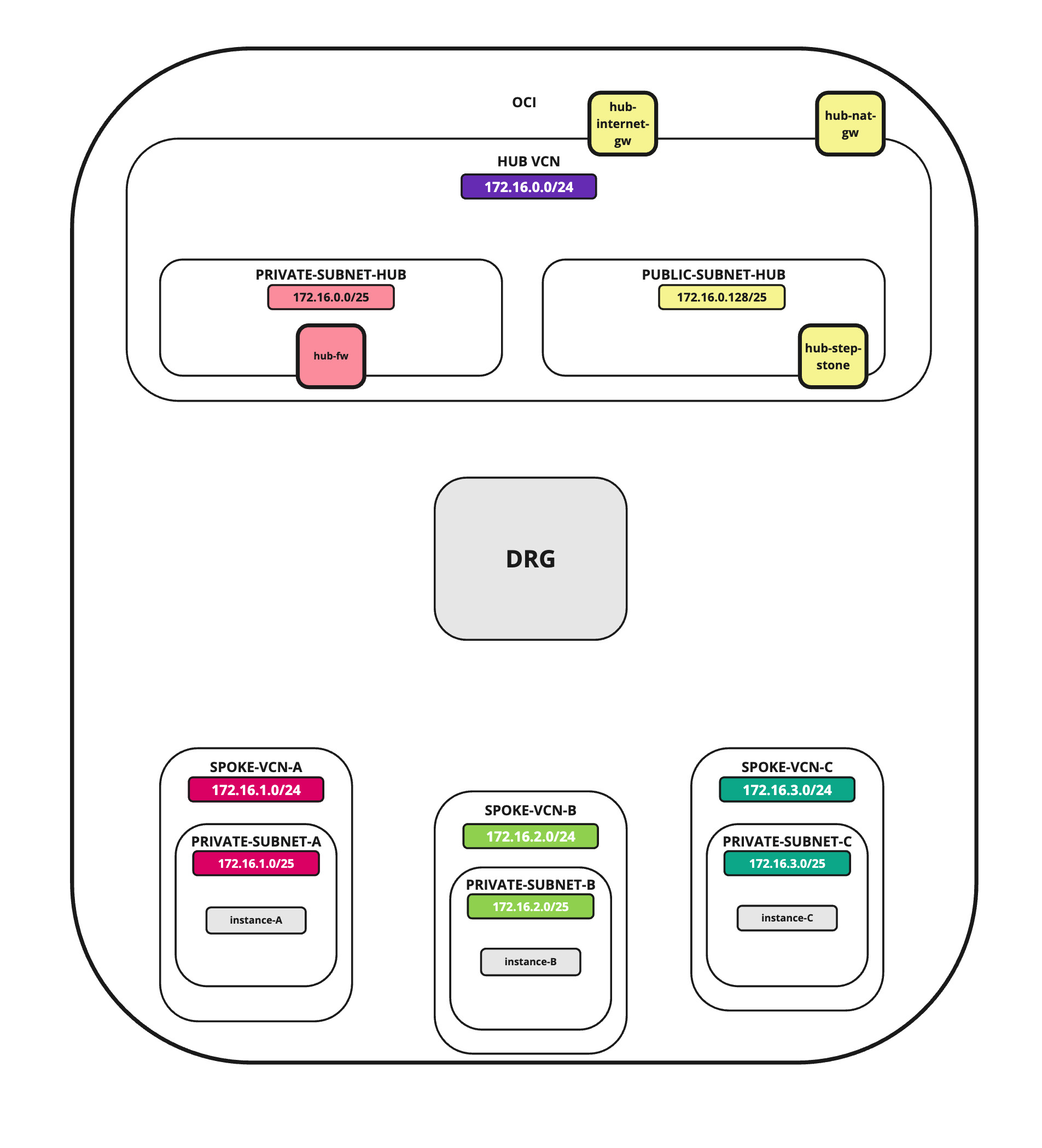

作業 5:在 Hub VCN 中新增 pfSense 防火牆執行處理

網路設定所需的最後一個執行處理是防火牆。例如,這可以是任何防火牆,例如 OCI Network Firewall。在本教學課程中,我們將使用 pfSense 防火牆。

若要建立可作為 OCI 環境內防火牆的 pfSense 執行處理 (hub-fw),請使用本教學課程。

注意:請先建立 pfSense 執行處理,再繼續教學課程。

下圖說明到目前為止所建立項目的視覺表示法。

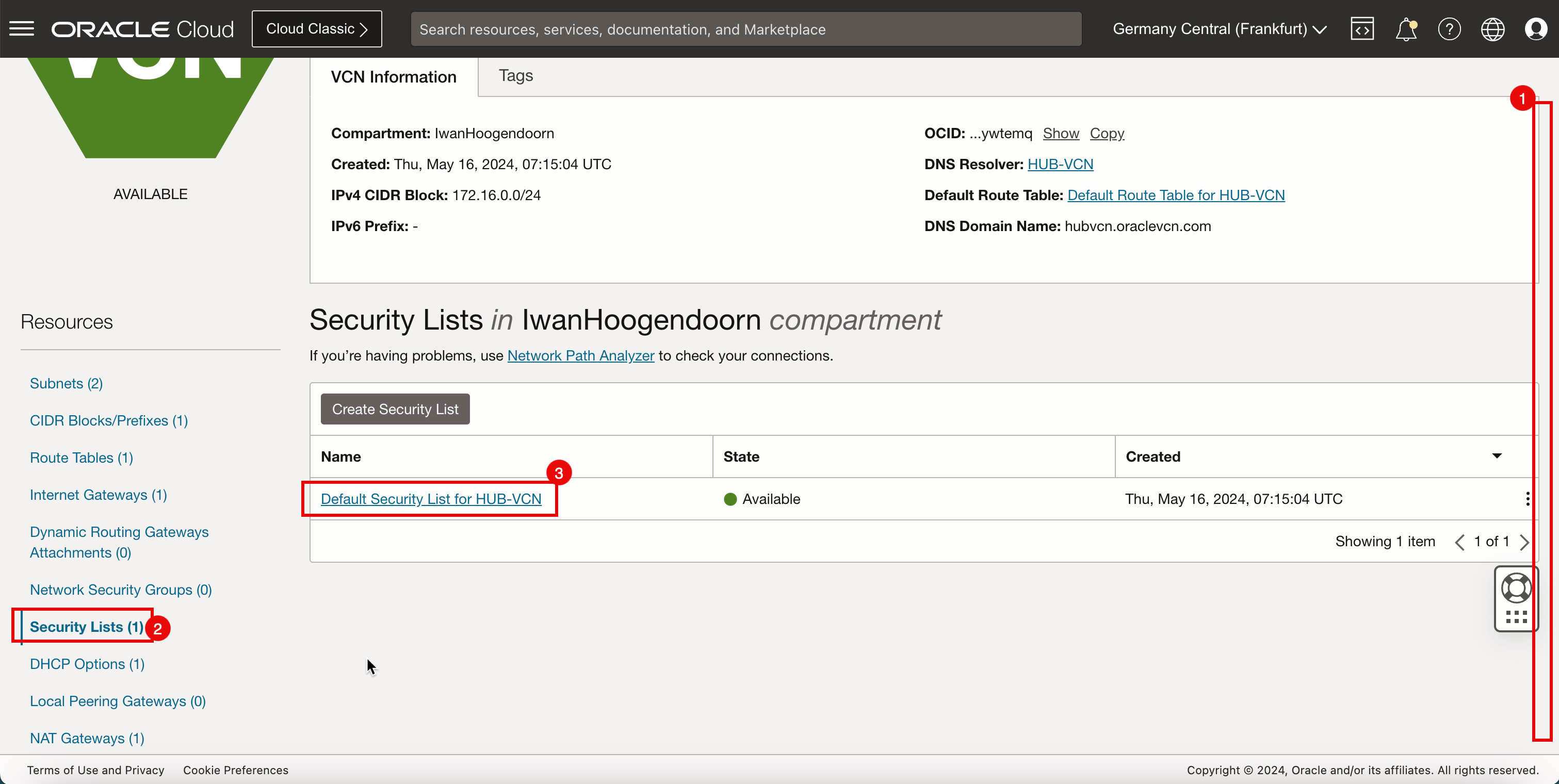

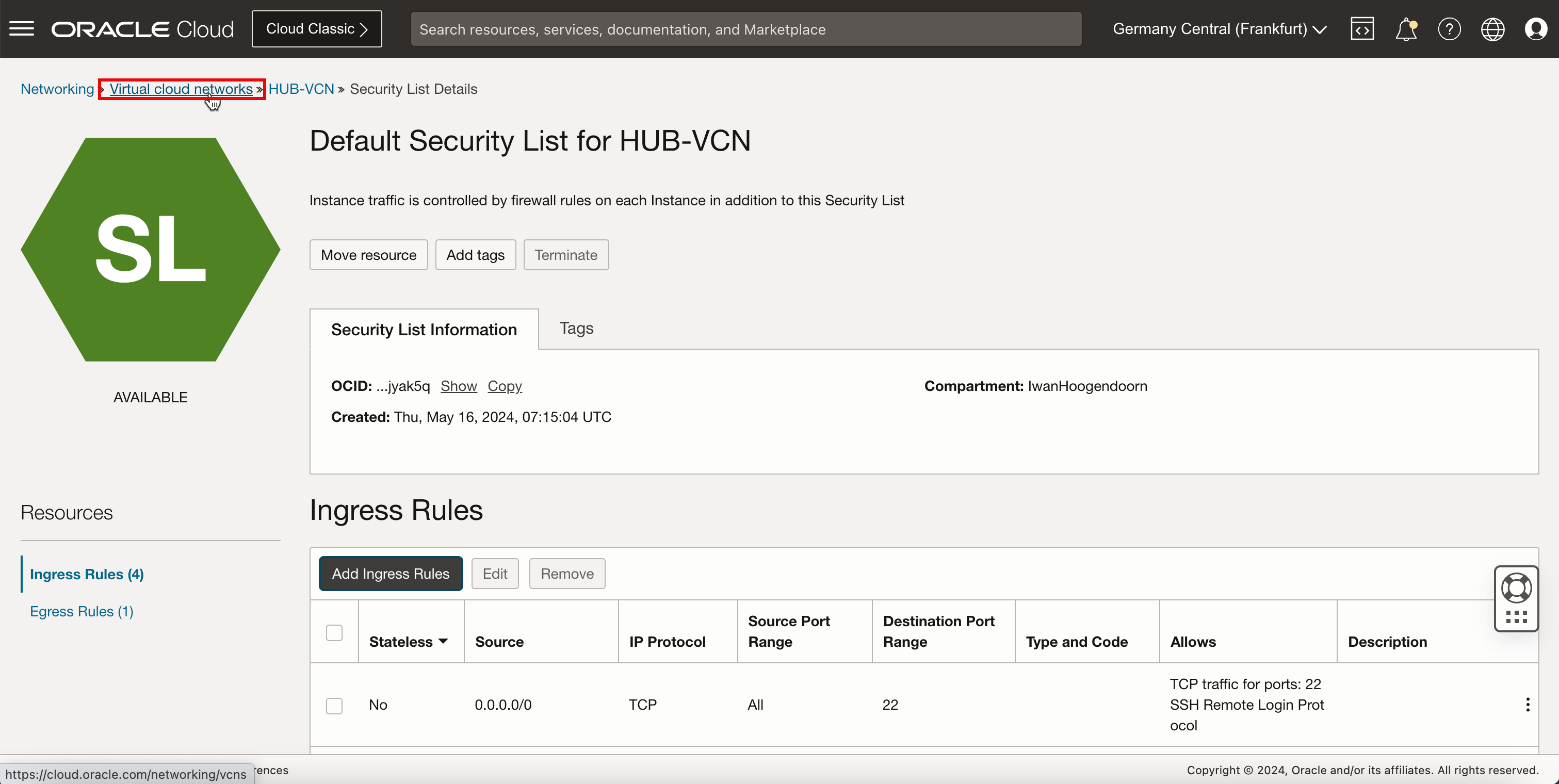

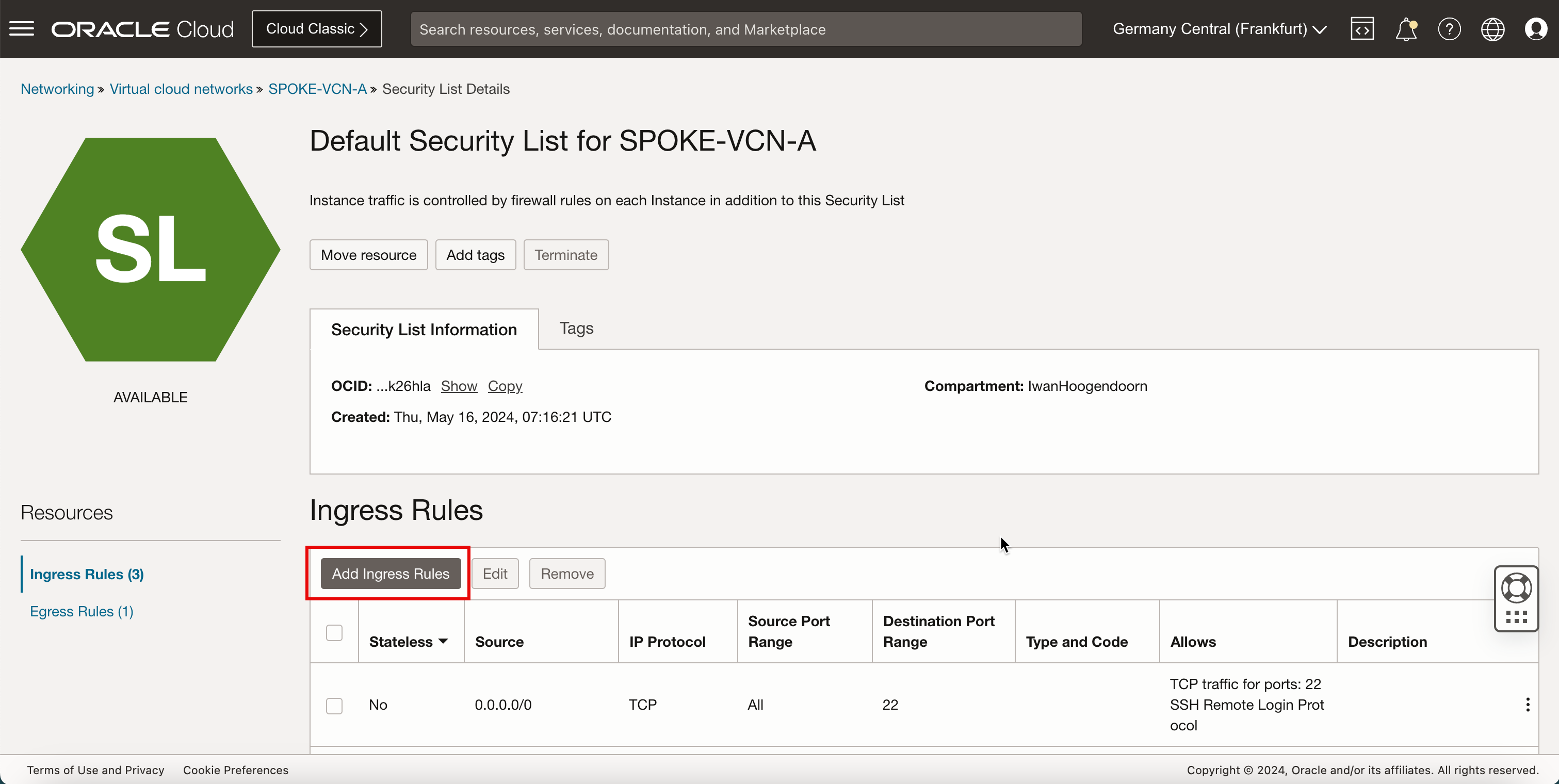

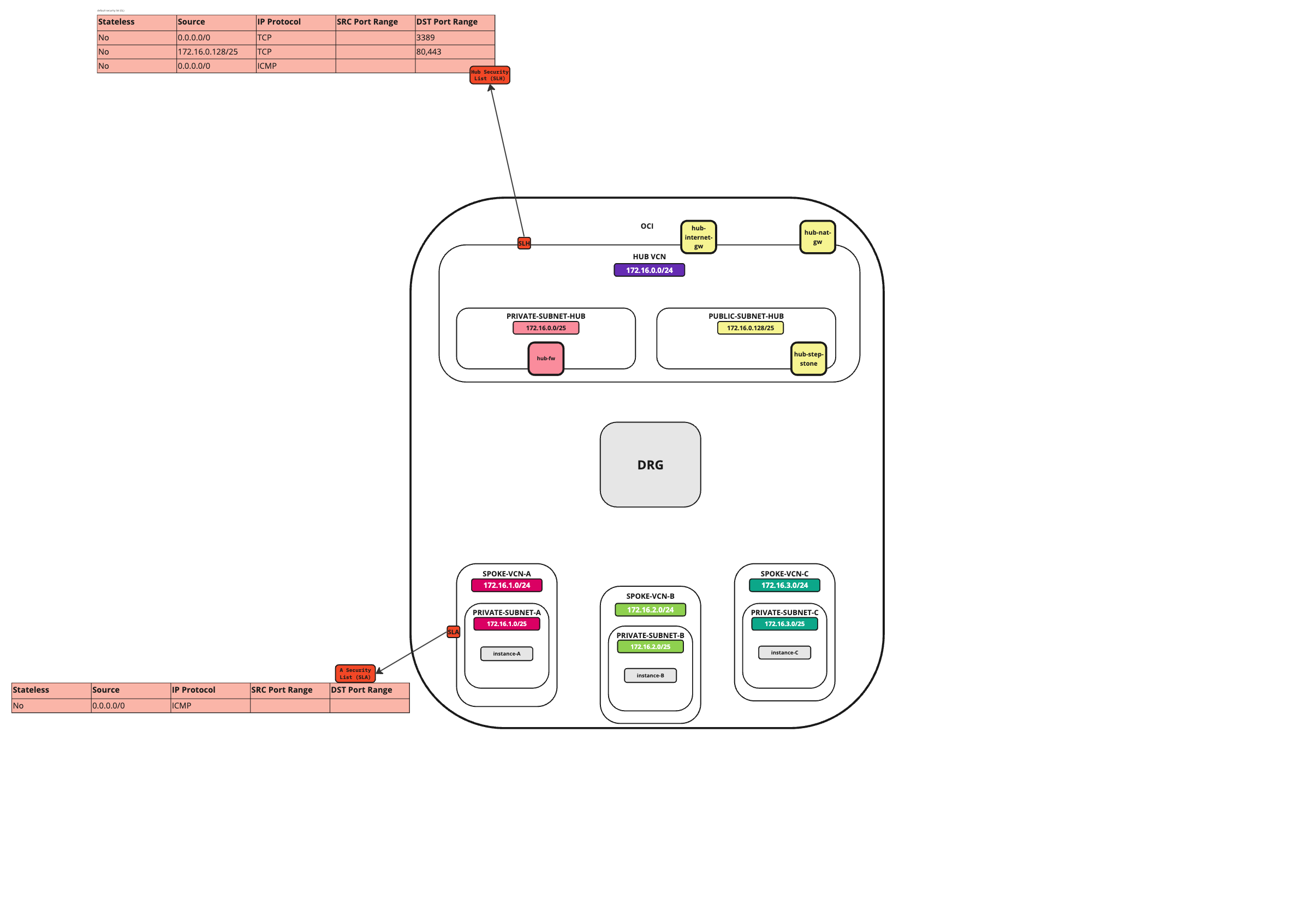

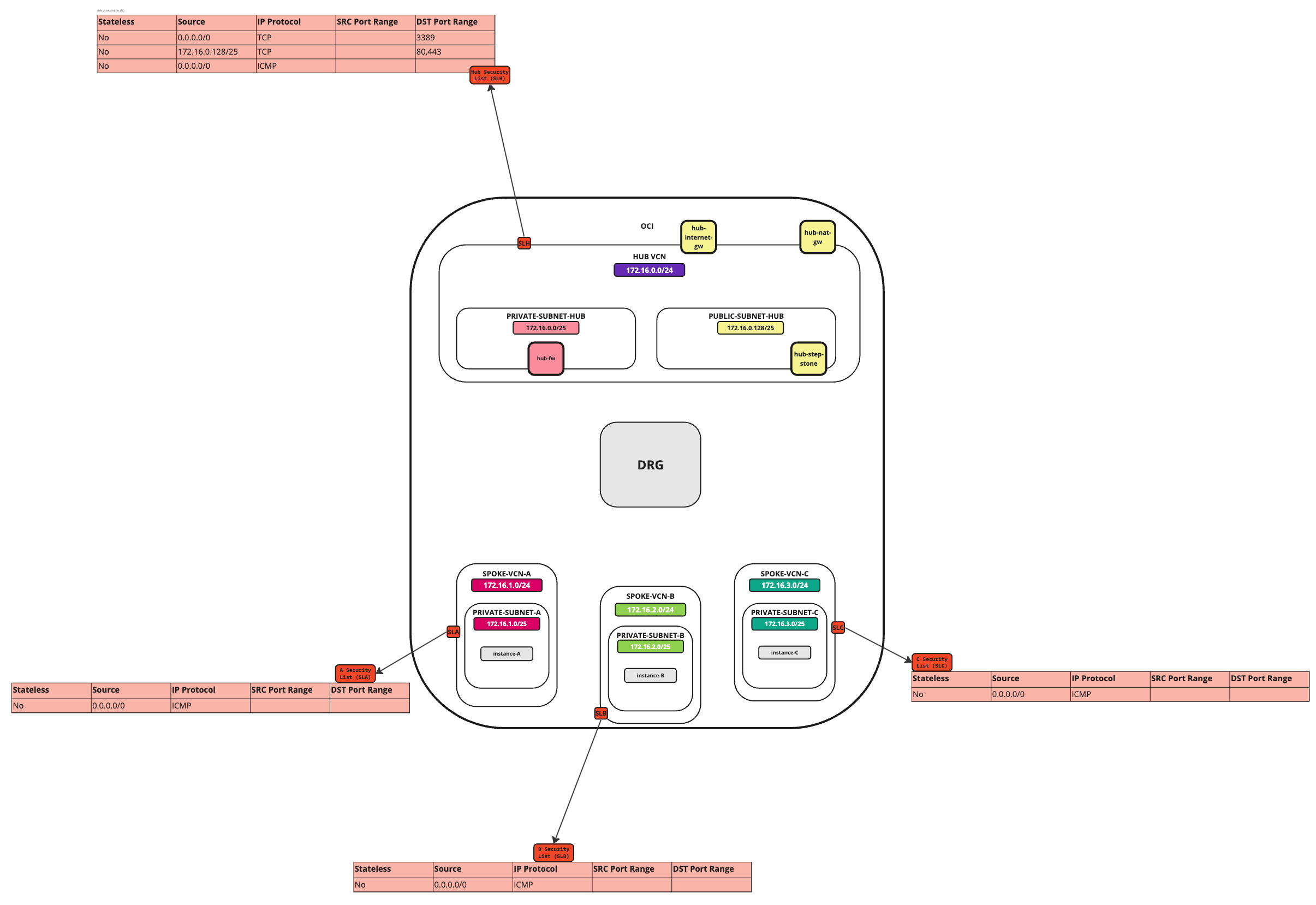

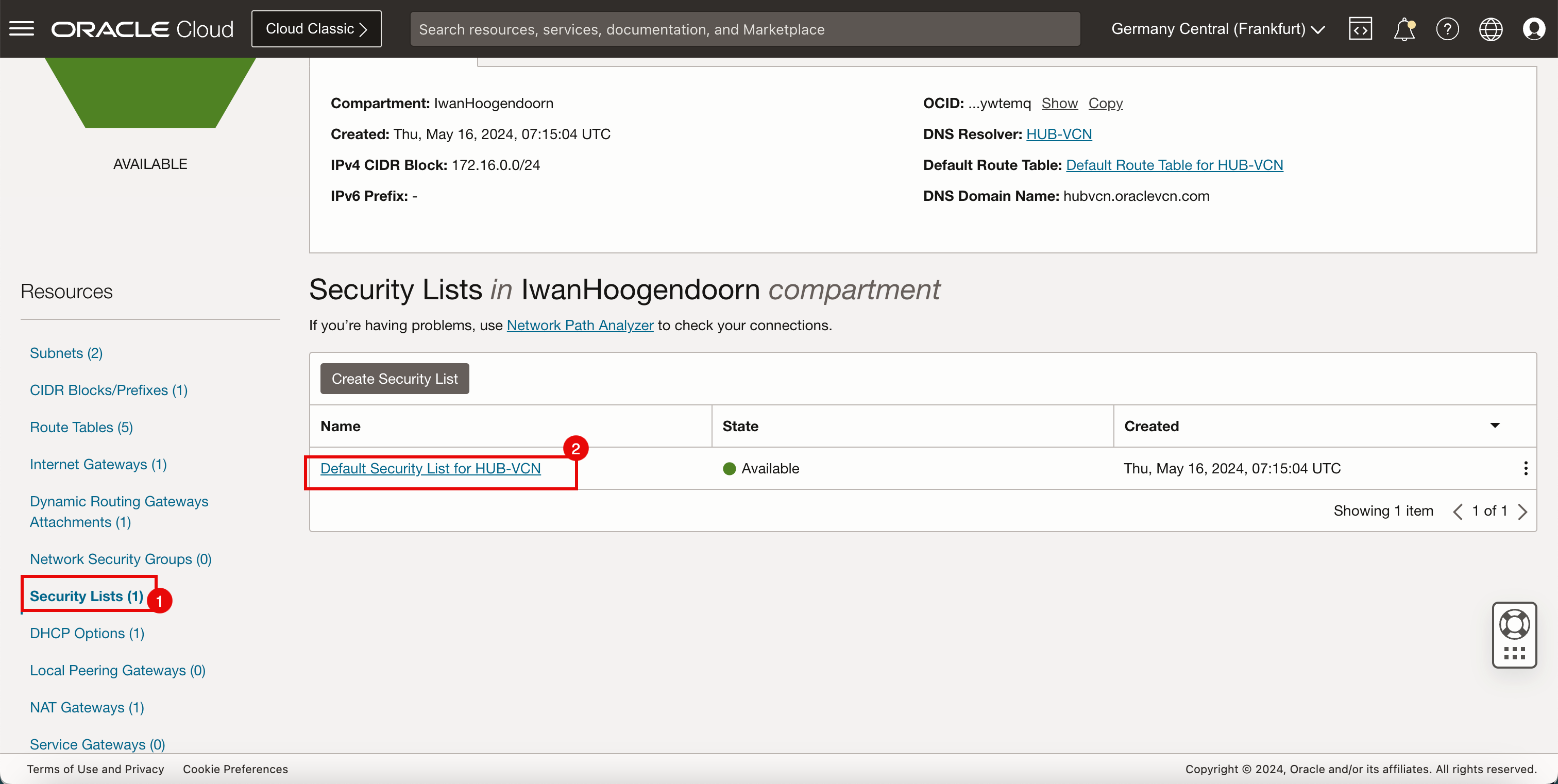

工作 6:安全清單上的開啟防火牆規則

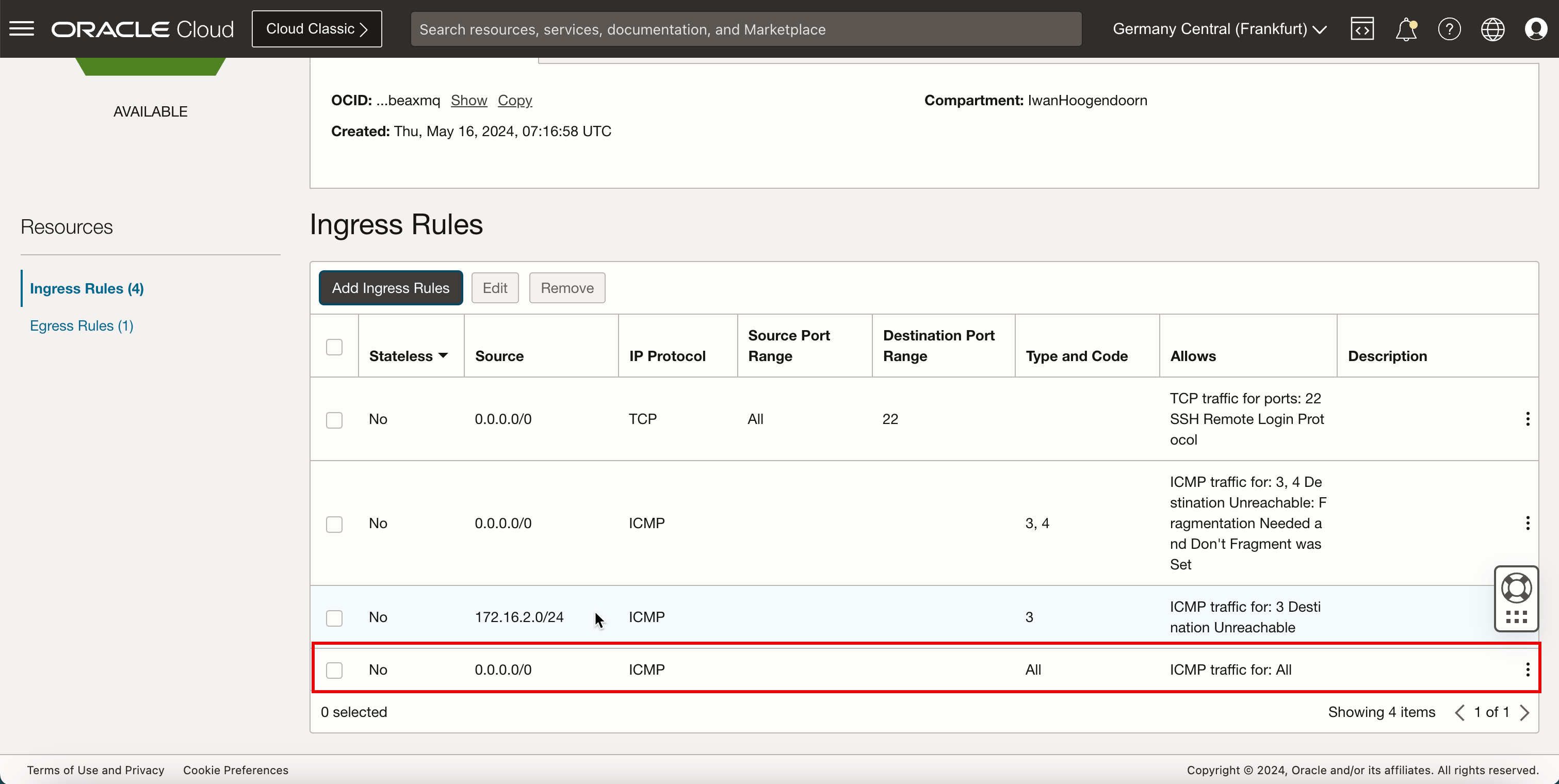

在 OCI 環境中,有多層的網路安全。大多數協定和連接埠預設會封鎖所有傳入網路流量。為了以偵測方式進行測試,我們將開啟中樞上的 ICMP 連接埠並宣告 VCN,以便允許進入 VCN 的所有 ICMP 流量。

在 Hub VCN 中新增輸入規則

-

前往 OCI 主控台。

- 按一下左上角的漢堡選單 (按)。

- 按一下虛擬雲端網路,或瀏覽至網路和虛擬雲端網路。

-

選取您 pfSense 防火牆所連附的集線器 VCN。

- 向下捲動。

- 按一下安全清單。

- 按一下 HUB-VCN 的預設安全清單。

-

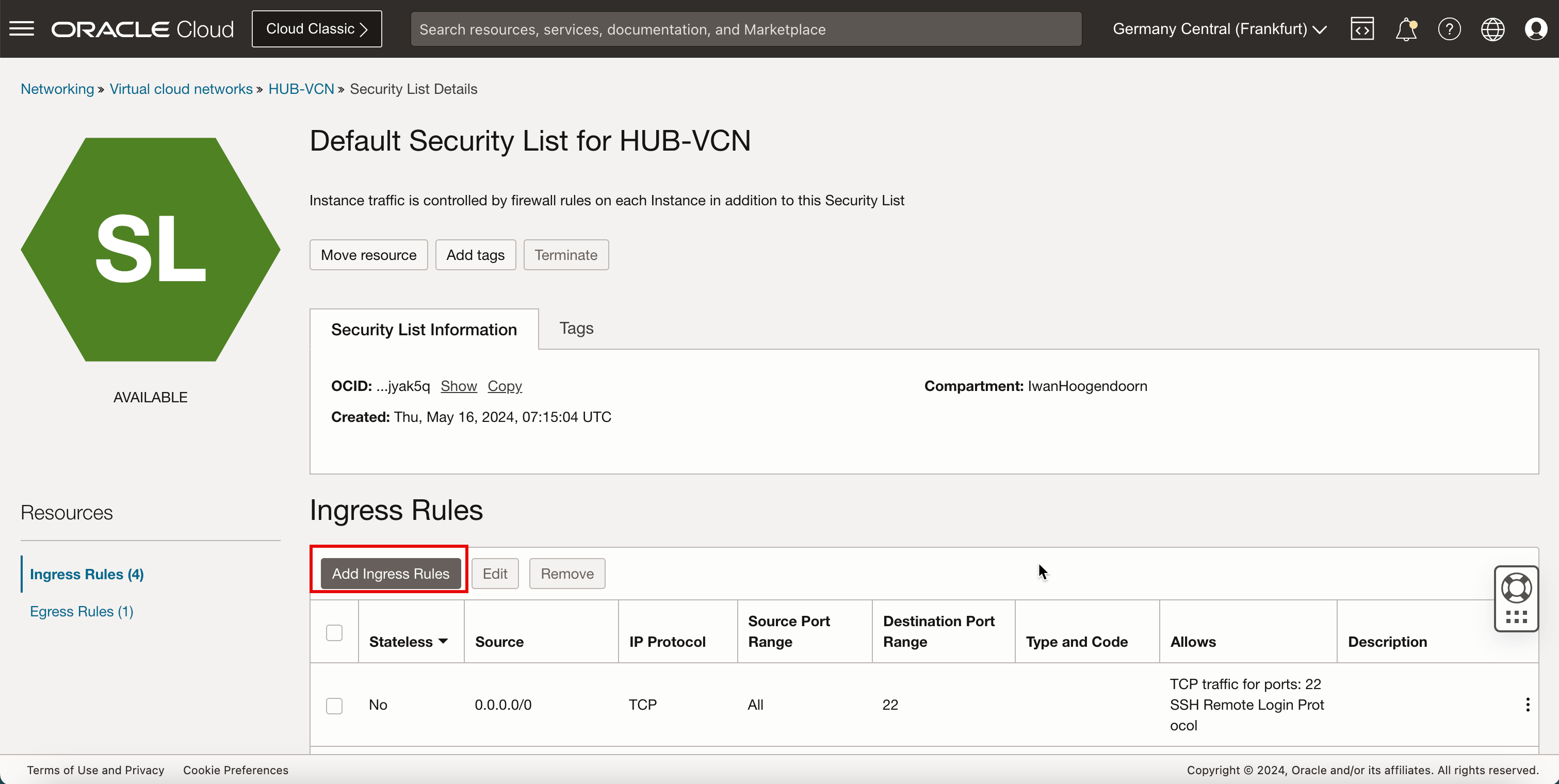

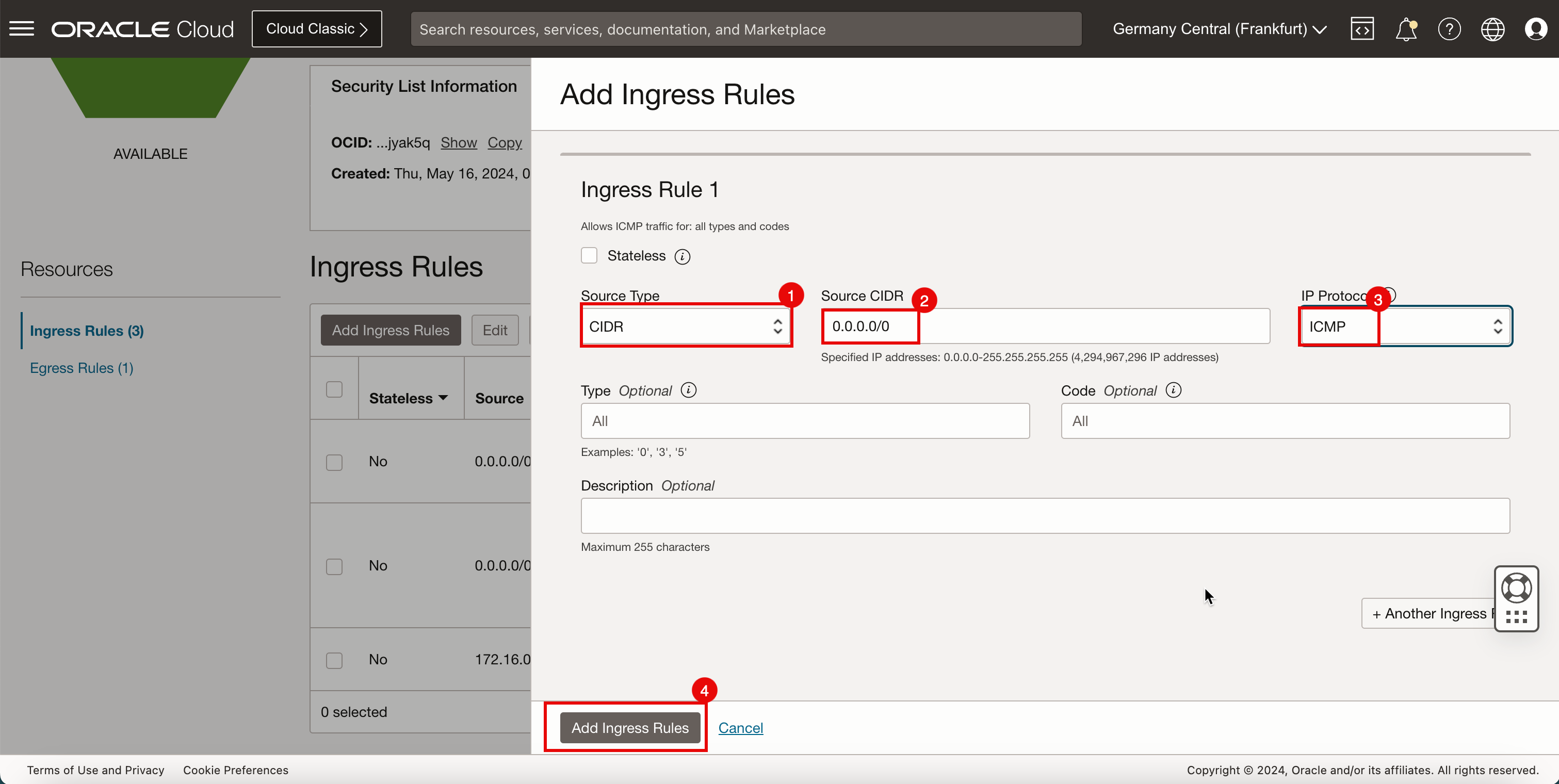

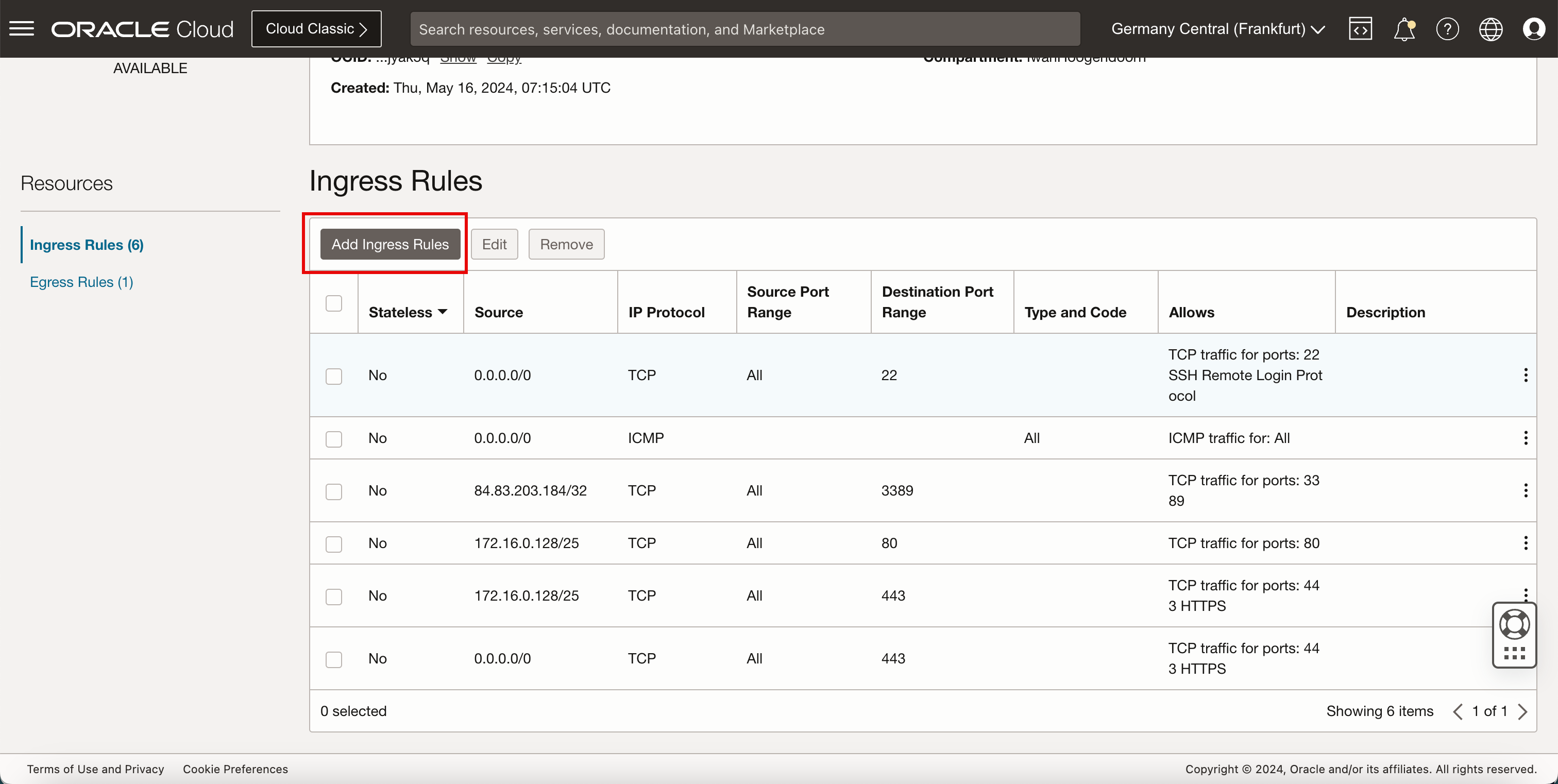

按一下新增傳入規則。

- 在來源類型中,選取 CIDR 。

- 在來源 CIDR 中,輸入

0.0.0.0/0。 - 在 IP 協定中,選取 ICMP 。

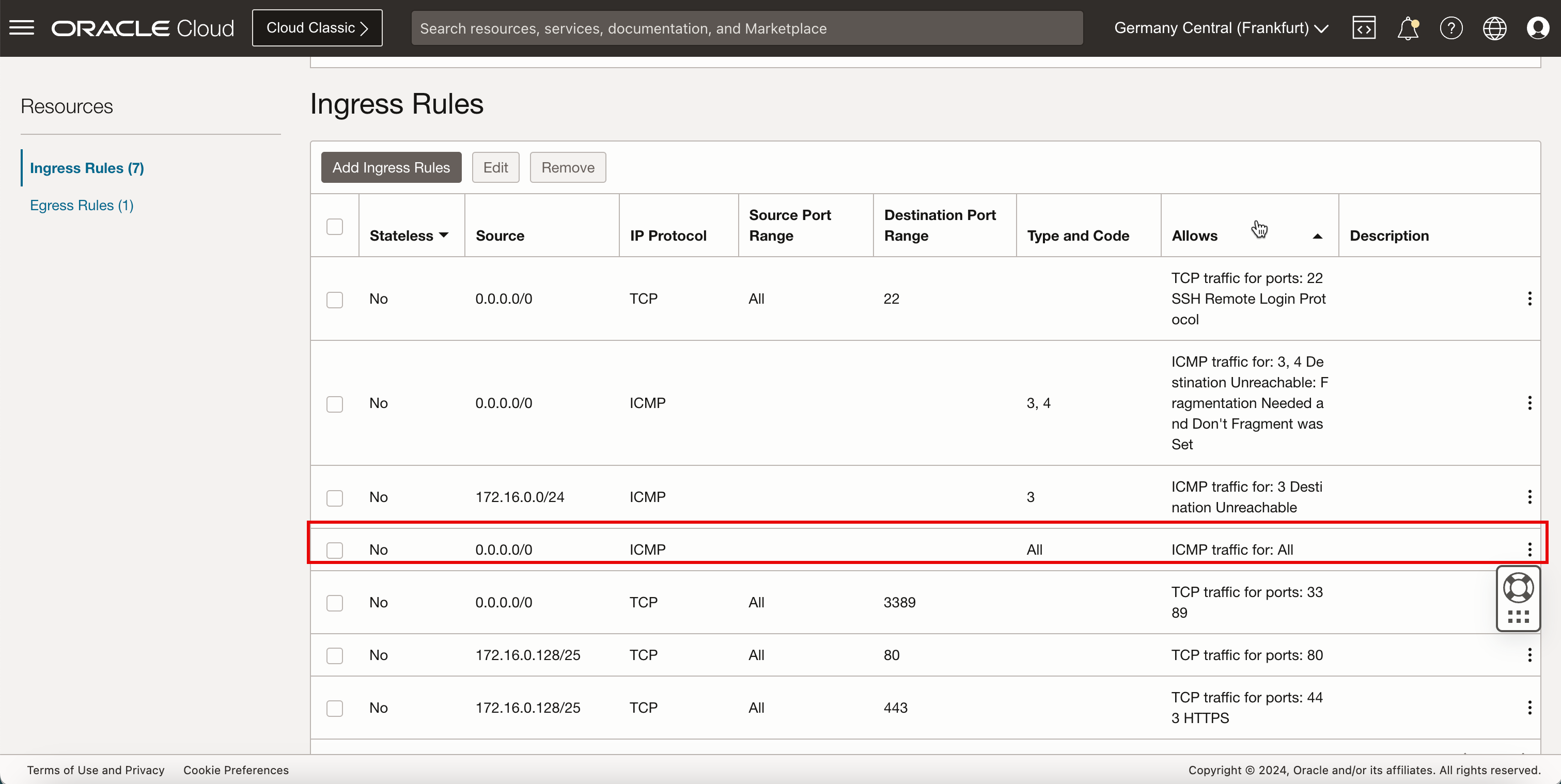

- 按一下新增傳入規則。

-

請注意,已新增 ICMP 規則。

-

按一下虛擬雲端網路即可返回 VCN 頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

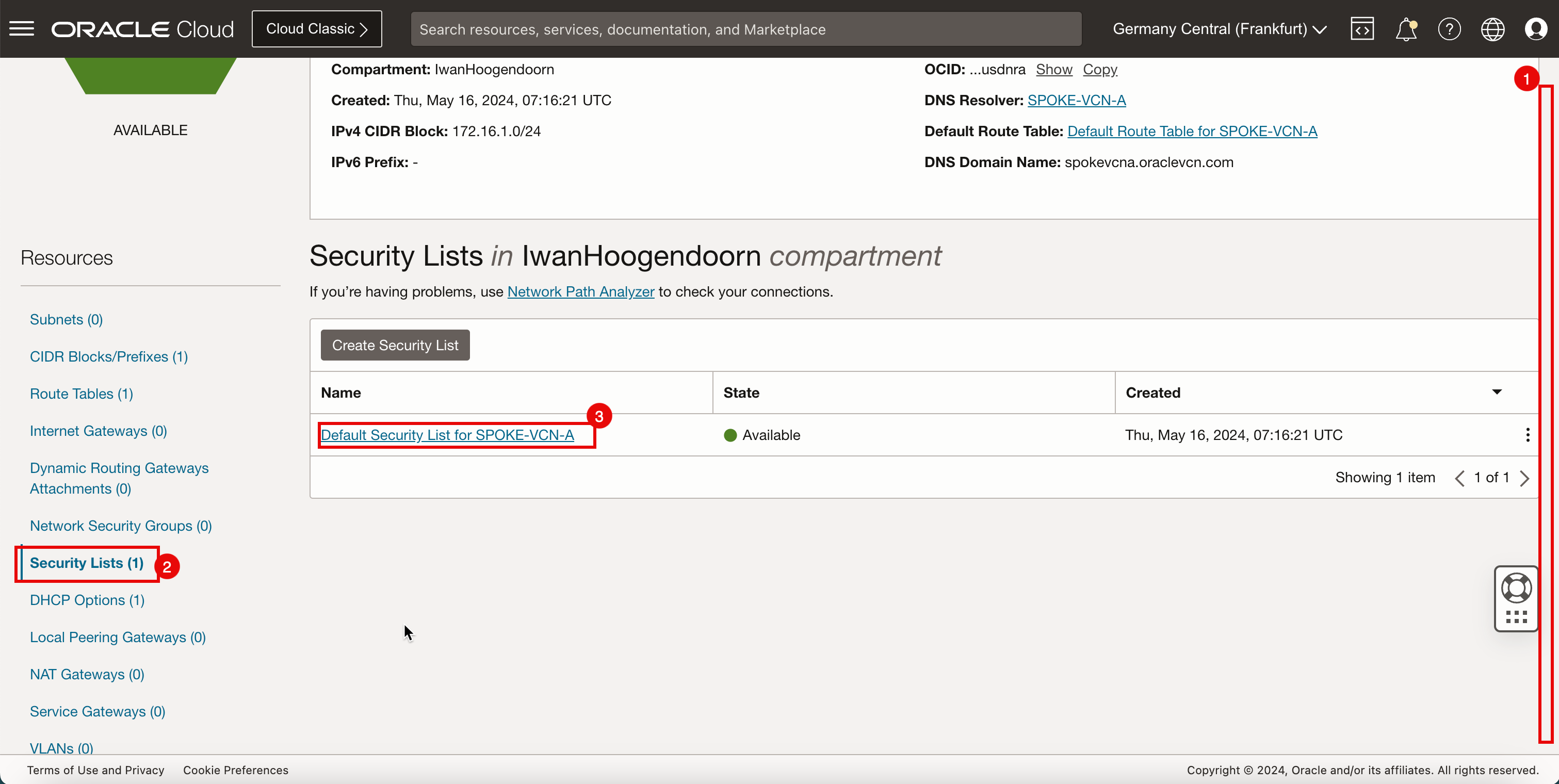

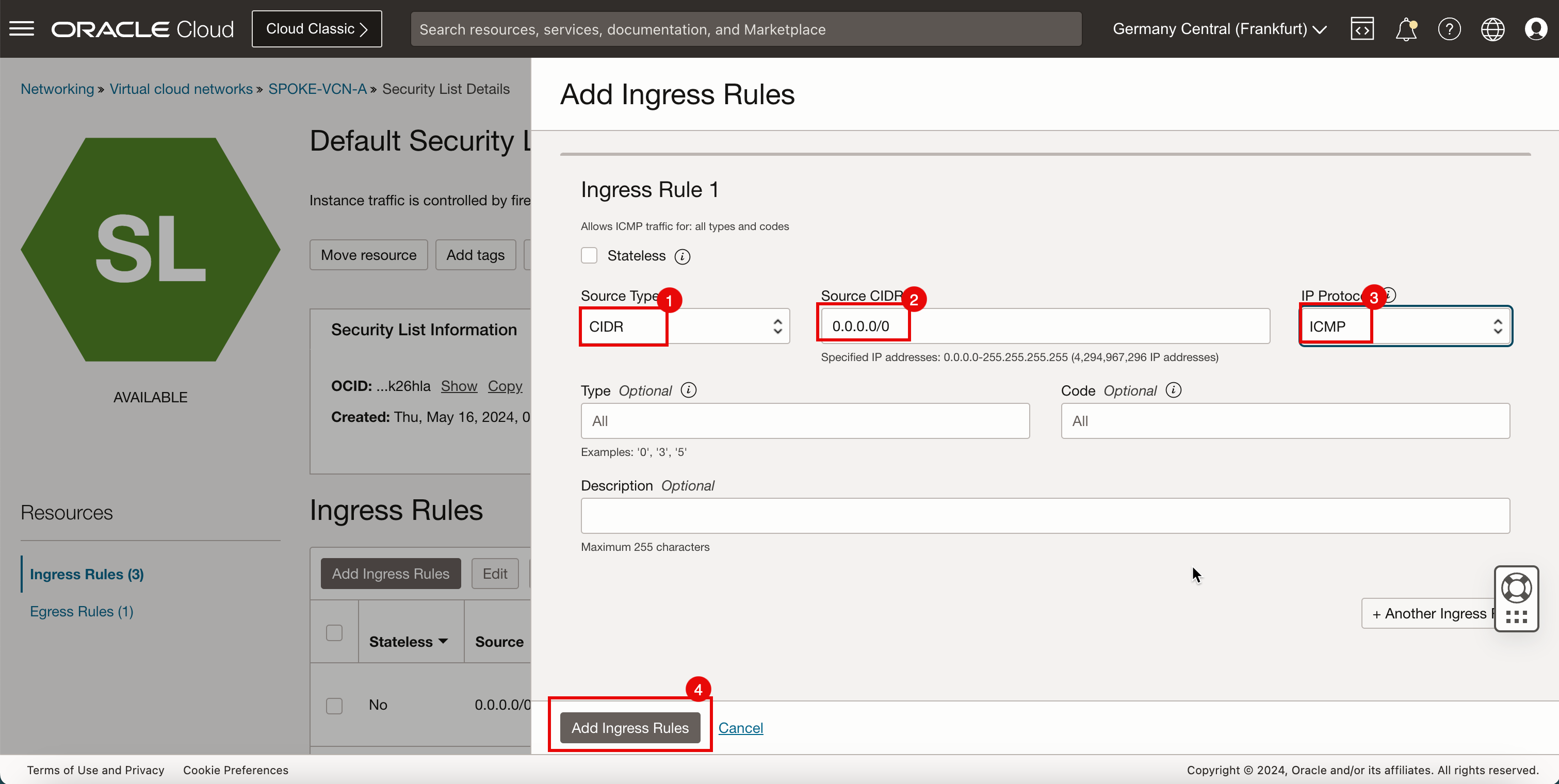

在網輻 VCN A 中新增傳入規則

-

按一下支點 VCN A。

- 向下捲動。

- 按一下安全清單。

- 按一下 SPOKE-VCN-A 的預設安全清單

-

按一下新增傳入規則。

- 在來源類型中,選取 CIDR 。

- 在來源 CIDR 中,輸入

0.0.0.0/0。 - 在 IP 協定中,選取 ICMP 。

- 按一下新增傳入規則。

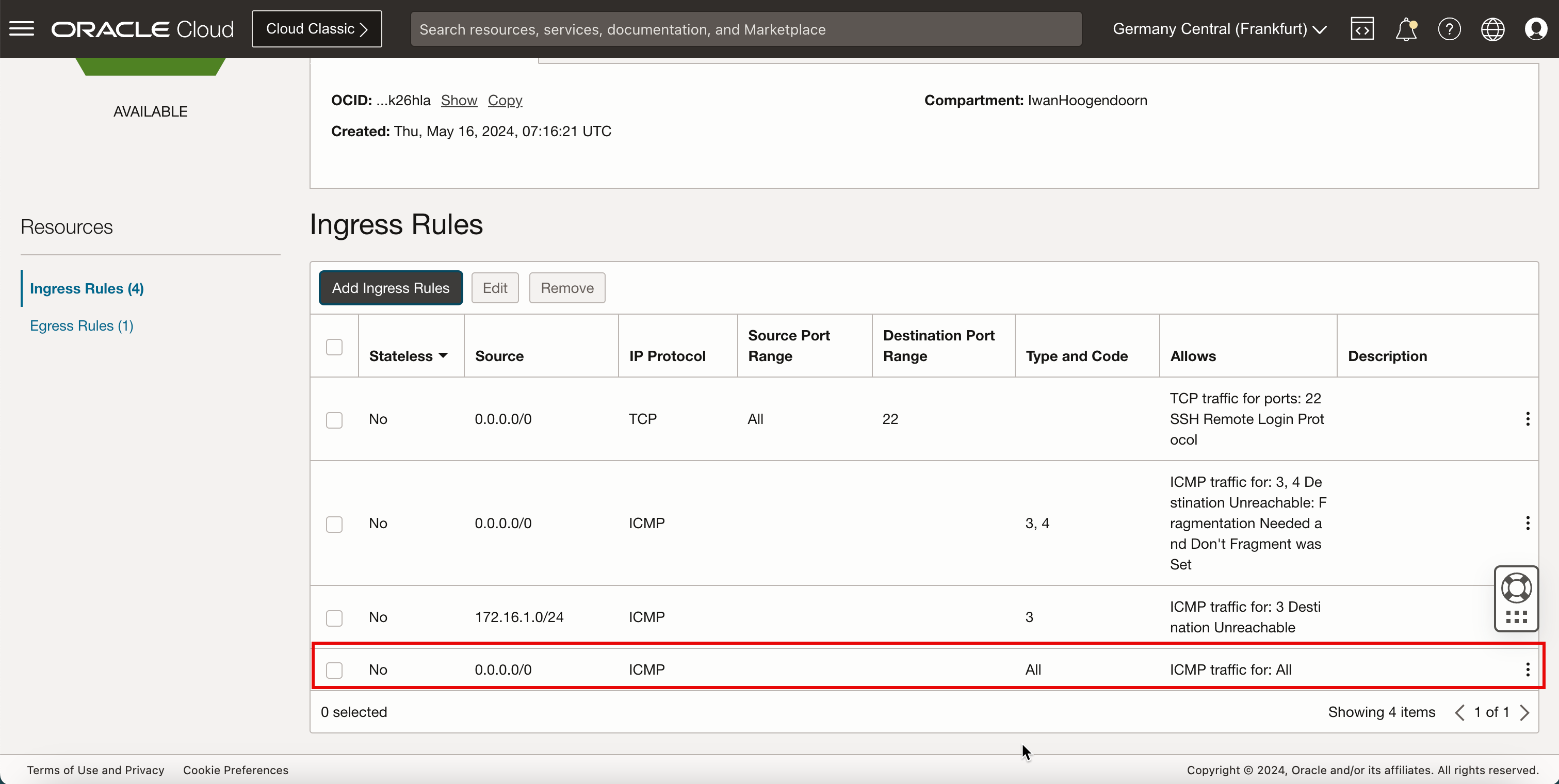

-

請注意,已新增 ICMP 規則。

-

下圖說明到目前為止所建立項目的視覺表示法。

在網輻 VCN B 中新增傳入規則

-

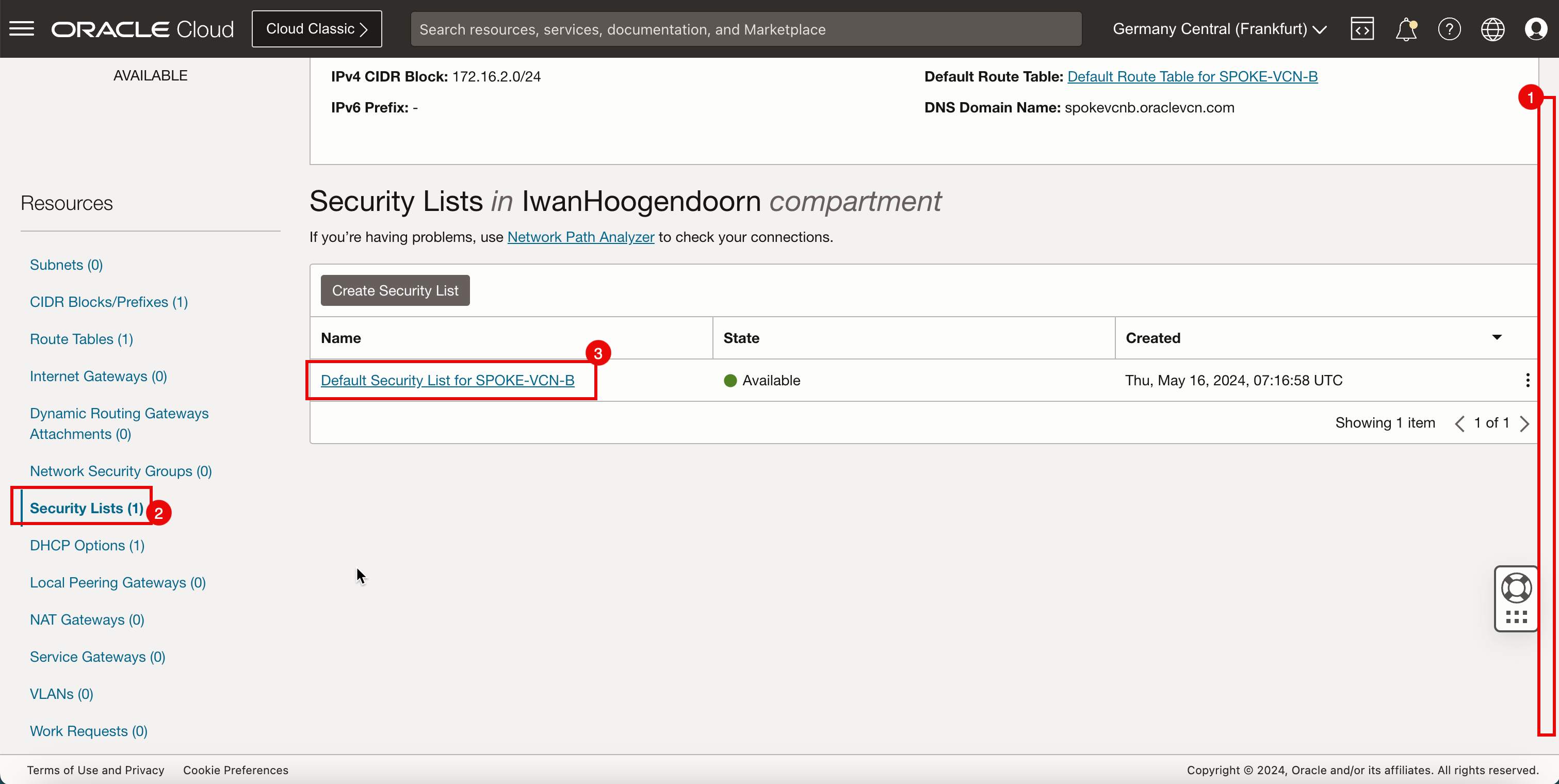

按一下支點 VCN B。

- 向下捲動。

- 按一下安全清單。

- 按一下 SPOKE-VCN-B 的預設安全清單

-

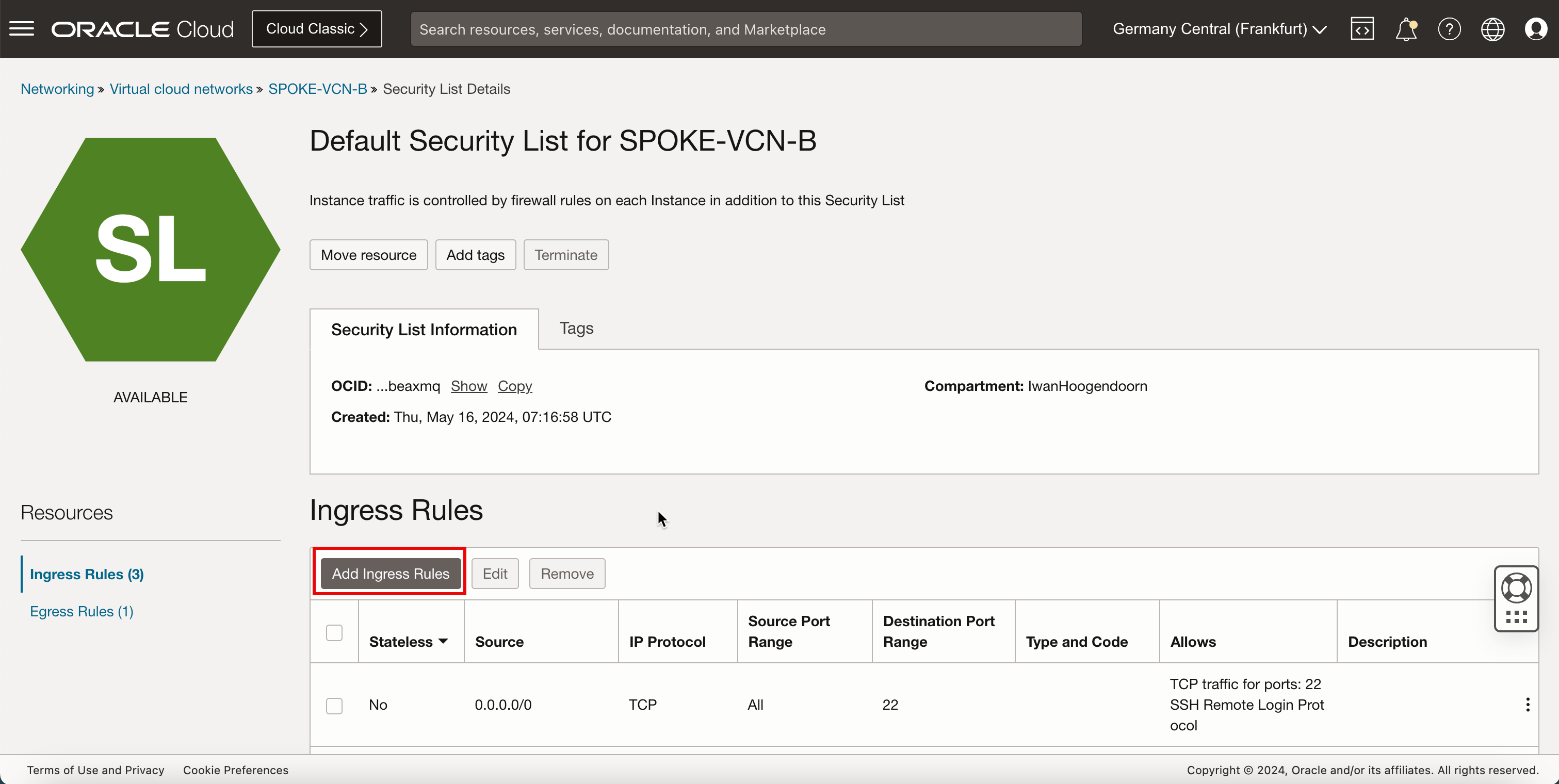

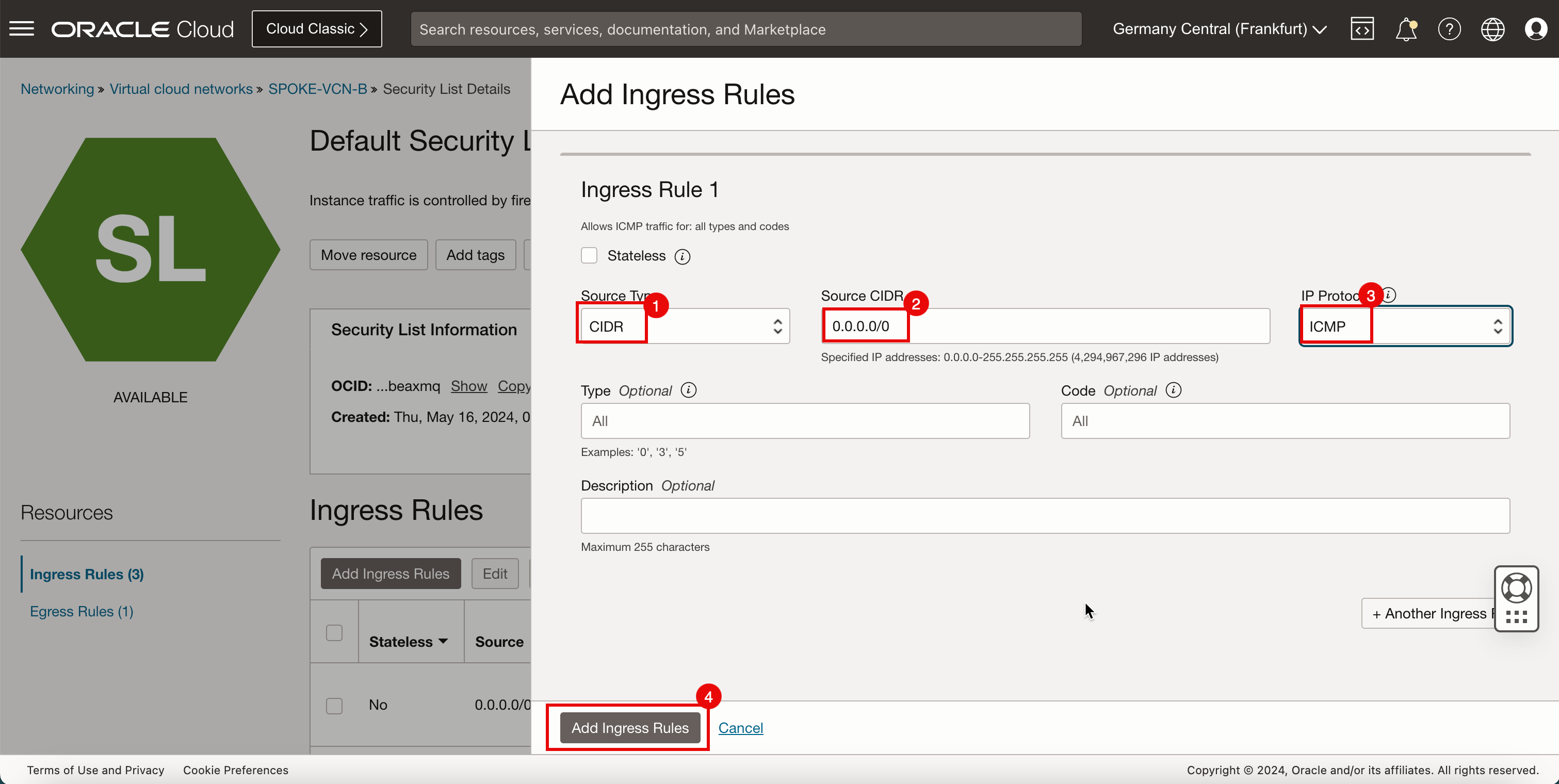

按一下新增傳入規則。

- 在來源類型中,選取 CIDR 。

- 在來源 CIDR 中,輸入

0.0.0.0/0。 - 在 IP 協定中,選取 ICMP 。

- 按一下新增傳入規則。

-

請注意,會新增 ICMP 規則。

-

下圖說明到目前為止所建立項目的視覺表示法。

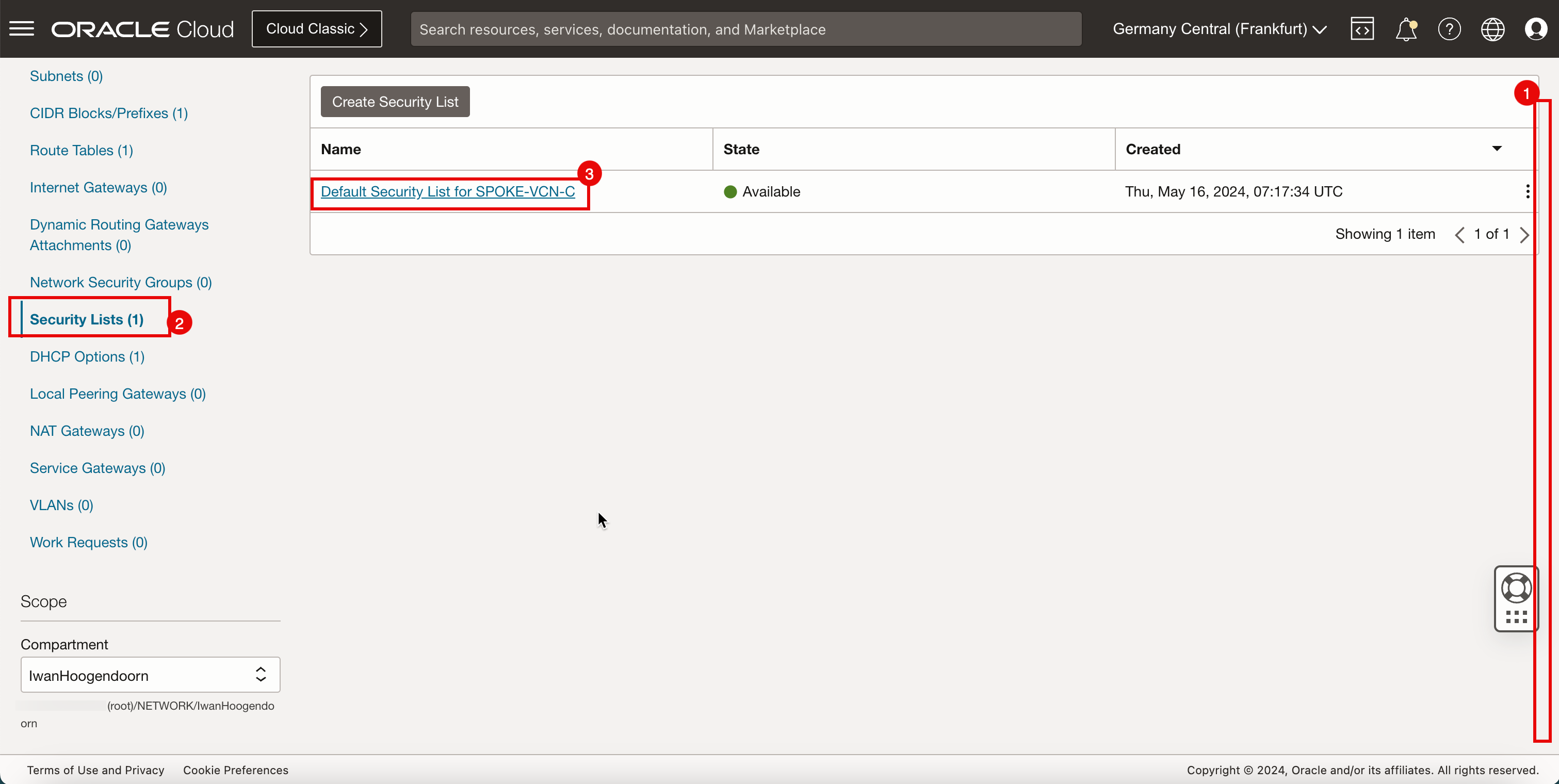

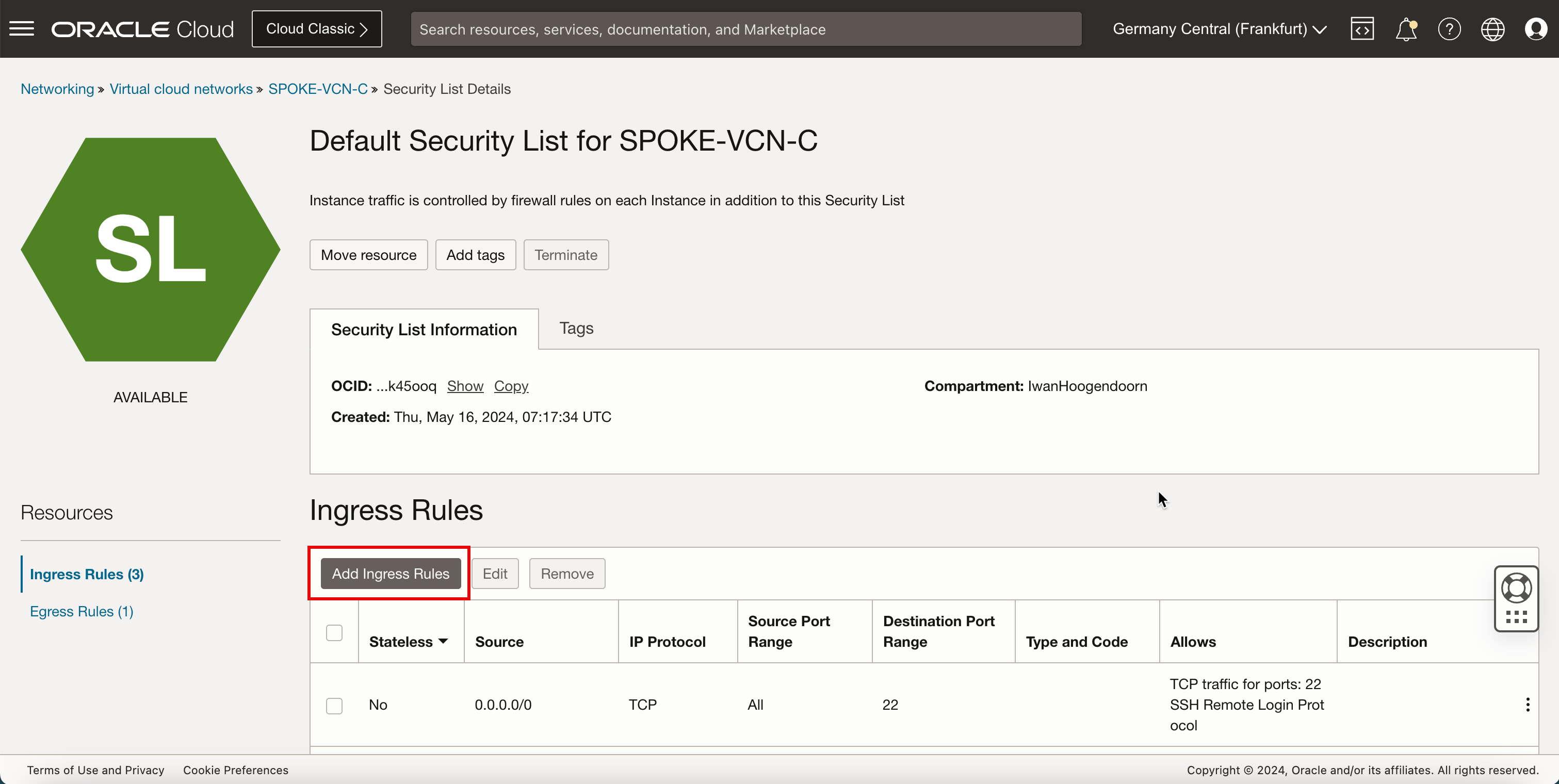

在網輻 VCN C 中新增傳入規則

-

按一下網輻 VCN C。

- 向下捲動。

- 按一下安全清單。

- 按一下 SPOKE-VCN-C 的預設安全清單

-

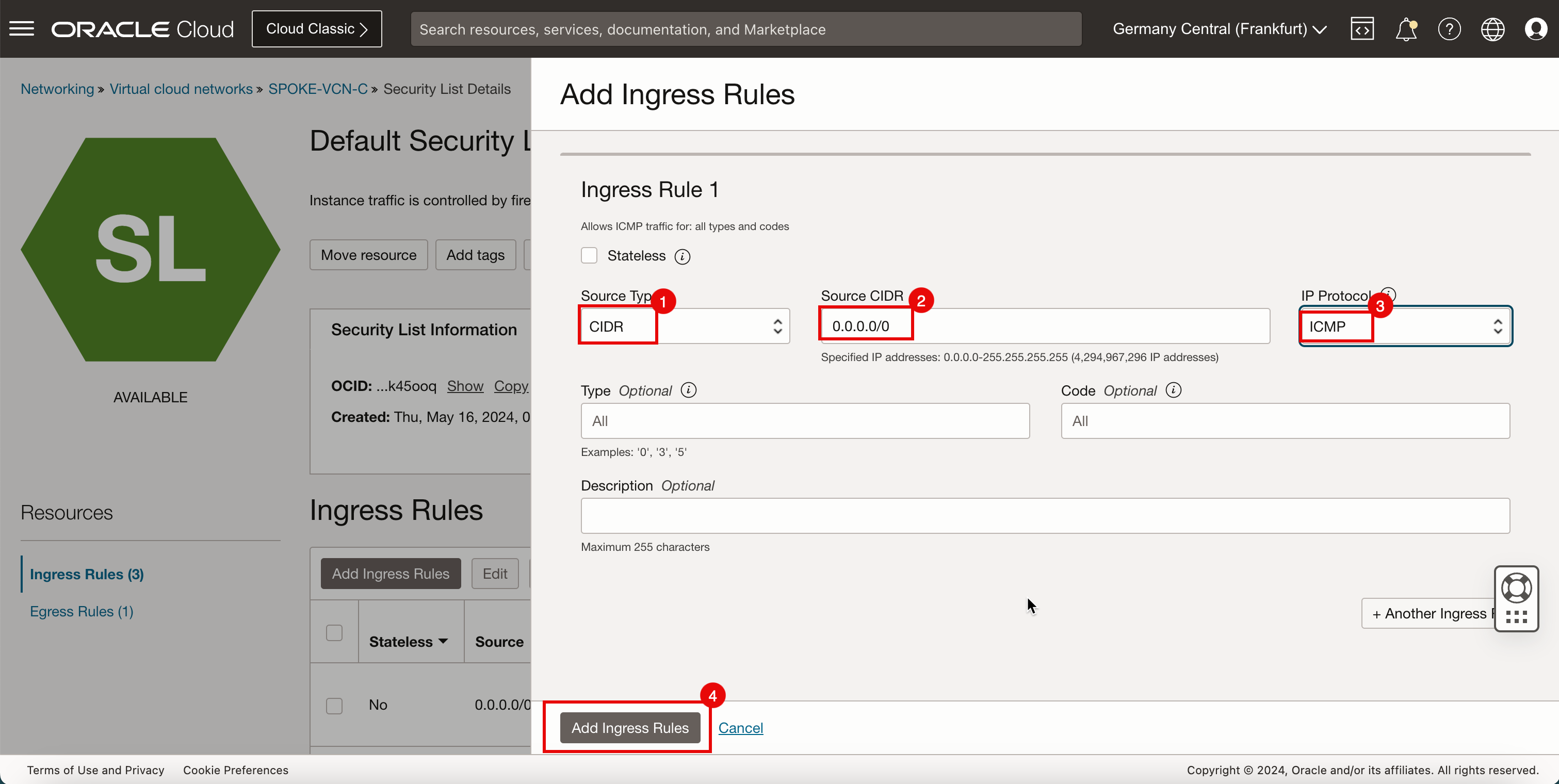

按一下新增傳入規則。

- 在來源類型中,選取 CIDR 。

- 在來源 CIDR 中,輸入

0.0.0.0/0。 - 在 IP 協定中,選取 ICMP 。

- 按一下新增傳入規則。

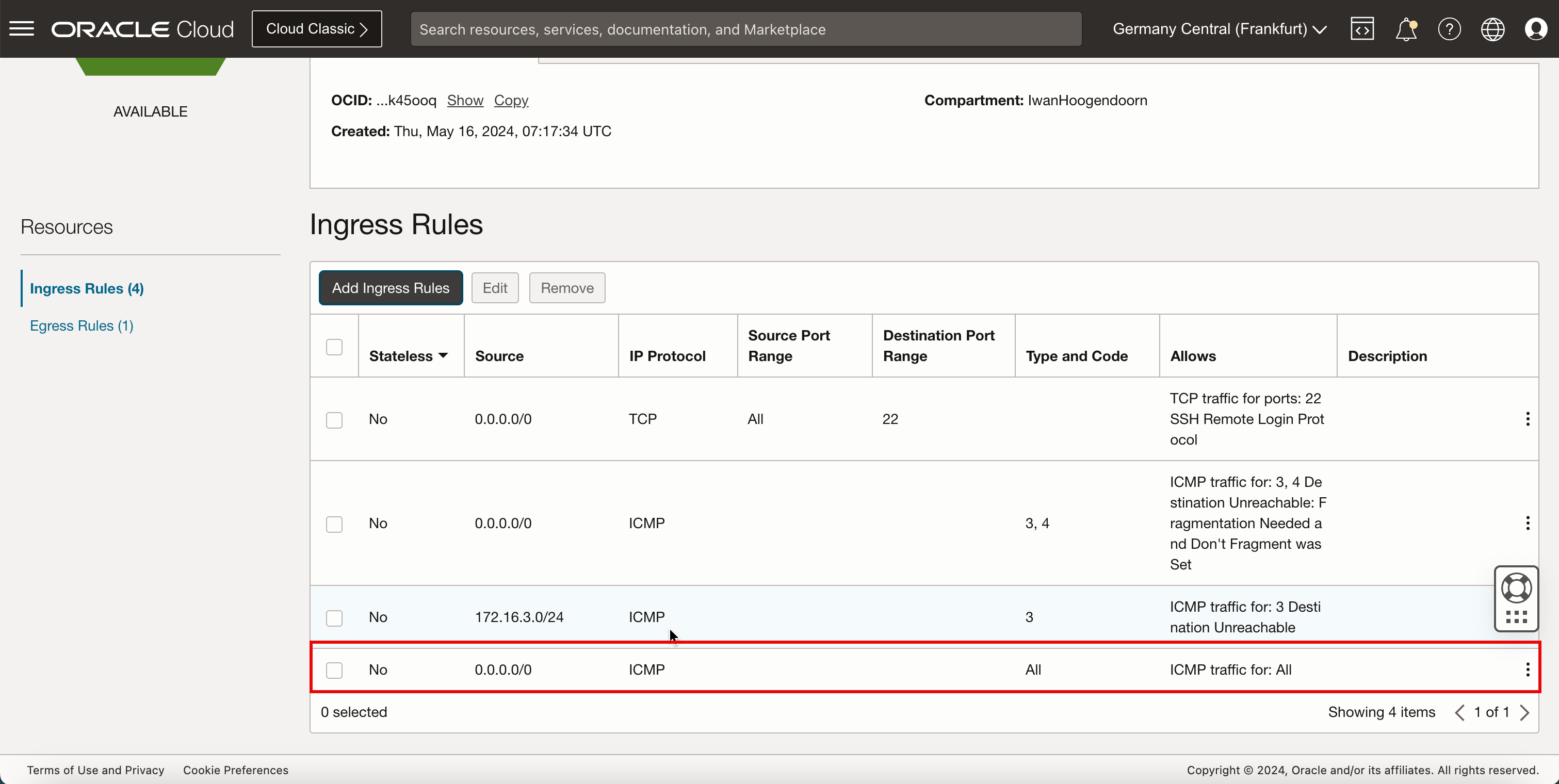

-

請注意,會新增 ICMP 規則。

-

下圖說明到目前為止所建立項目的視覺表示法。

工作 7:使用 Hub 防火牆檢查設定不同 VCN 與網際網路之間的路由

我們已經有所有必要的元件。現在,我們需要設定路由。在配置路由之前,我們需要先將 VCN 附加到 DRG。

在此之後,我們將建立所需的附件,以建立不同的 VCN 路由表、DRG 路由表,並將這些路由表與不同的 VCN、DRG VCN 附件、子網路和閘道建立關聯。

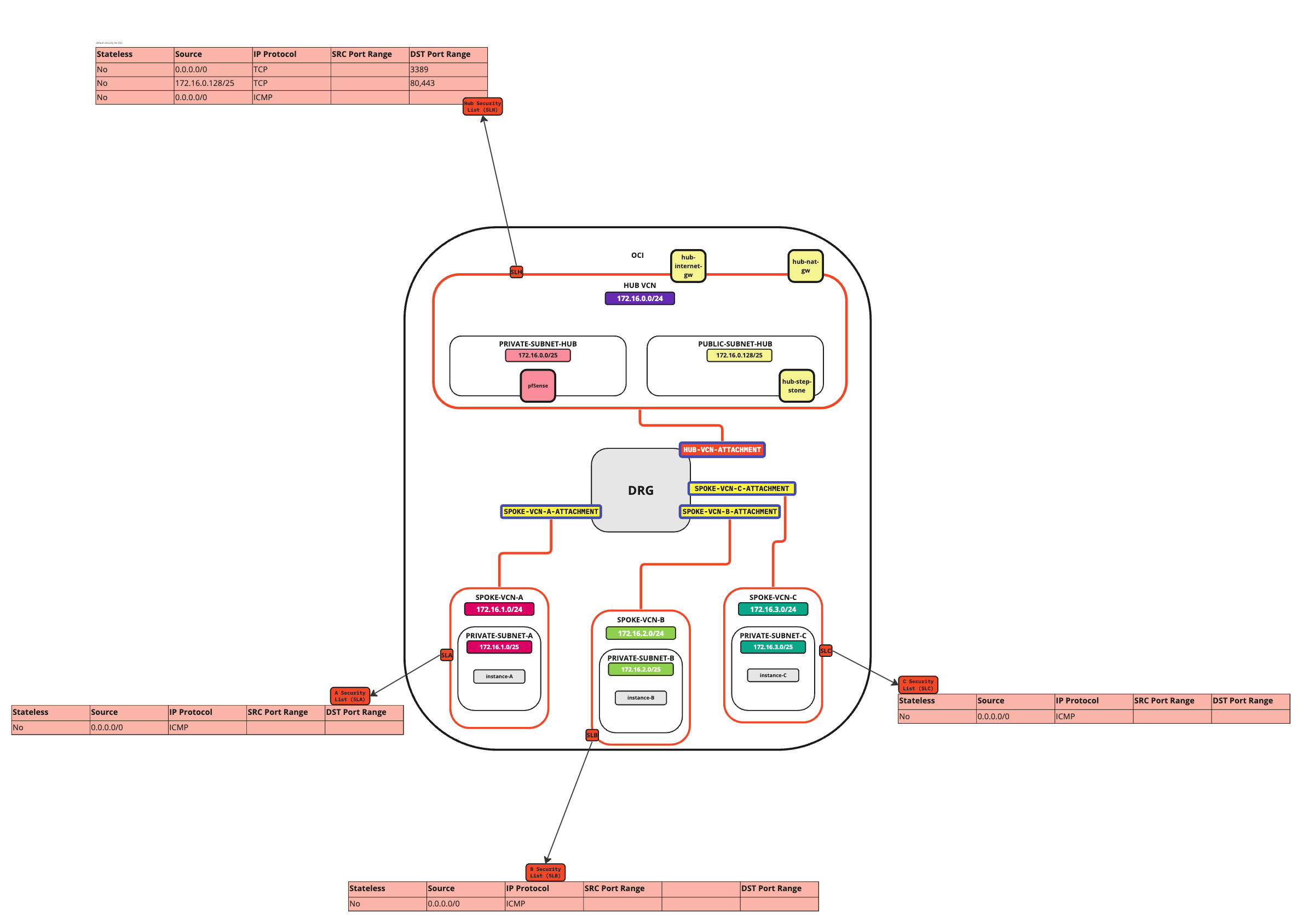

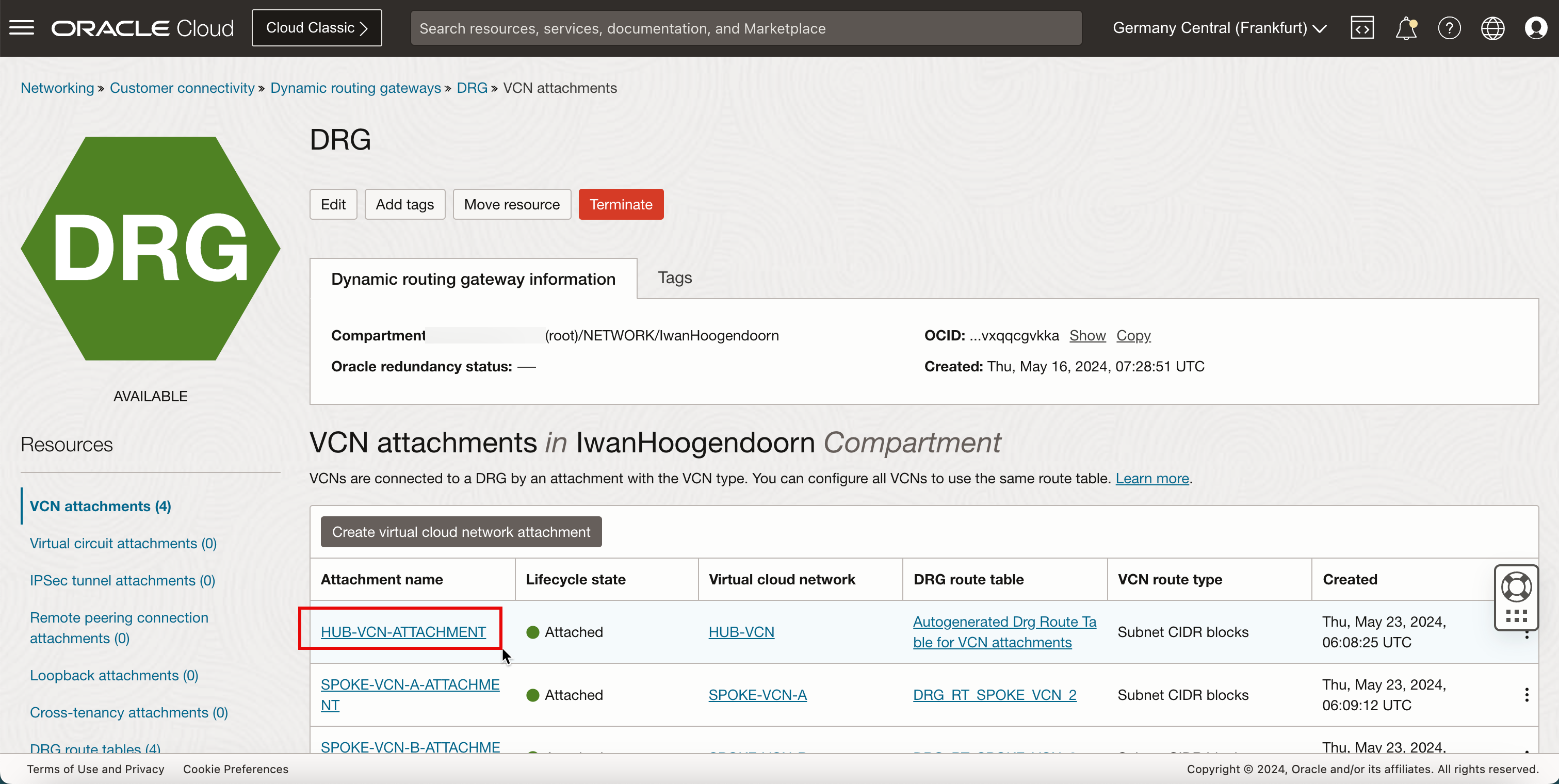

作業 7.1:在 DRG 建立 VCN 連附項

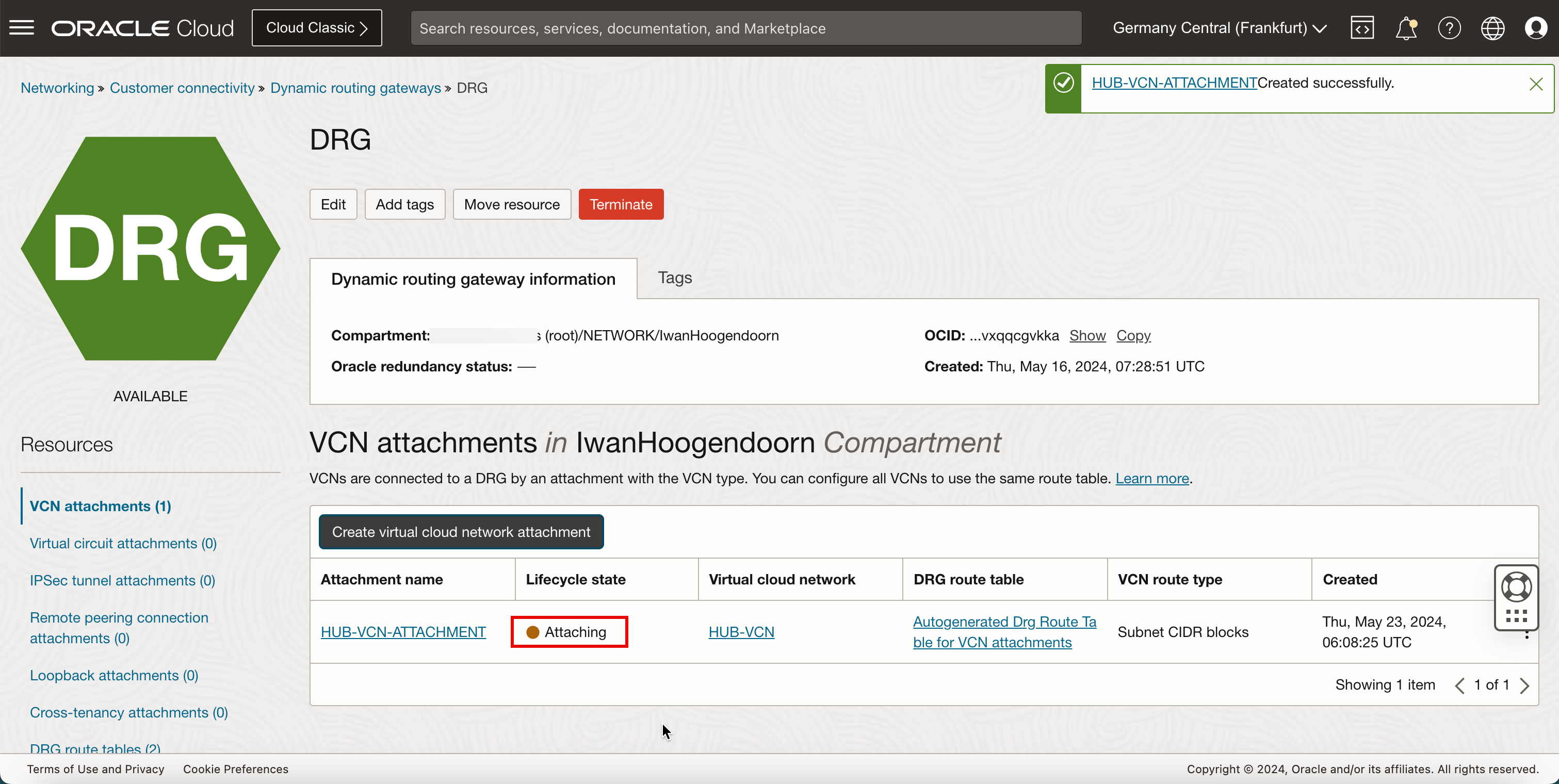

-

在 DRG 上建立 VCN 連附項。

- 按一下左上角的漢堡選單 (按)。

- 按一下網路。

- 按一下動態路由閘道。

-

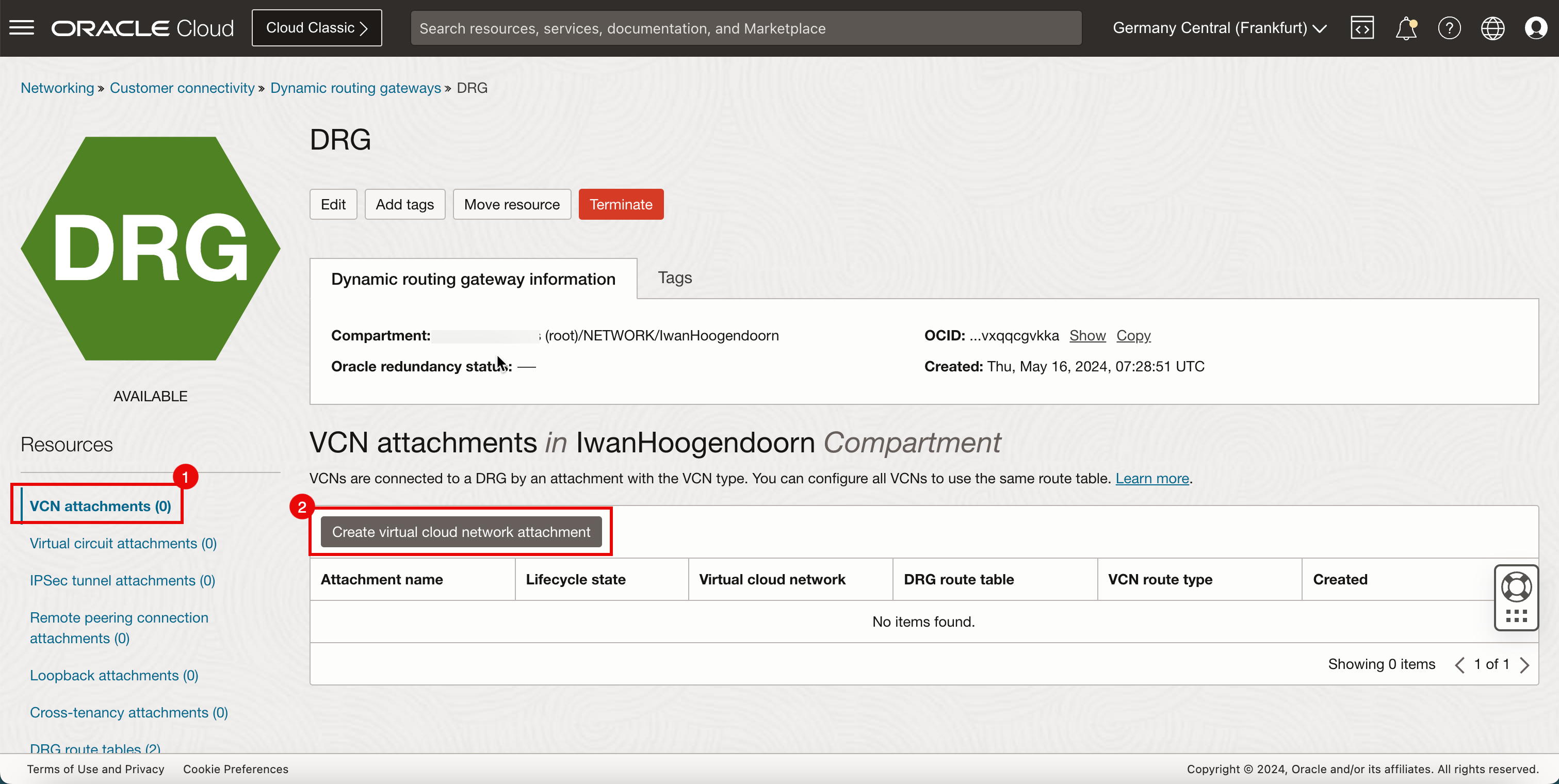

按一下在「任務 3」中建立的 DRG。

- 按一下 VCN 連附項。

- 按一下建立虛擬網路附件。

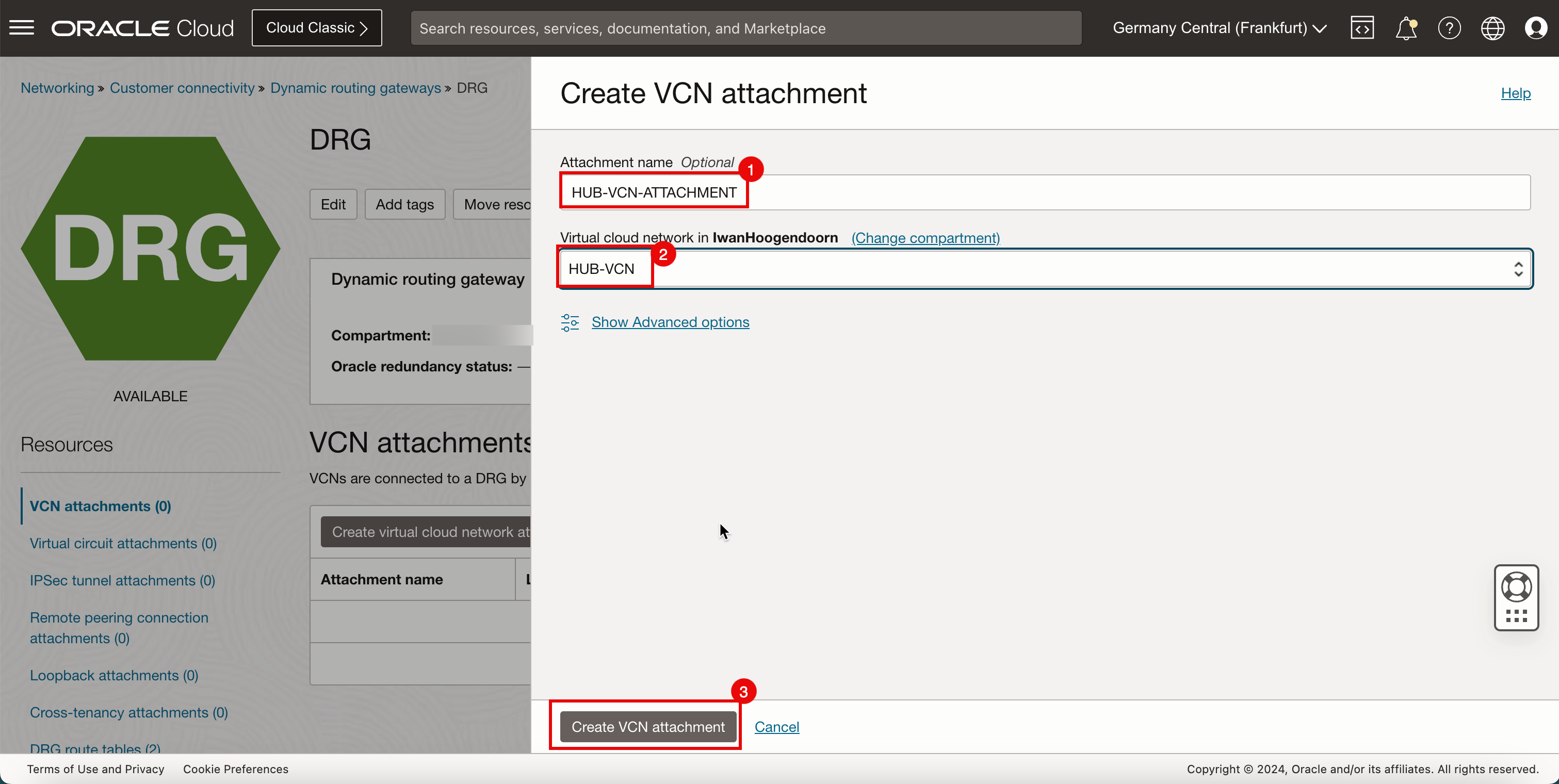

- 輸入中樞 VCN 的連附項名稱。

- 選取中樞 VCN。

- 按一下建立 VCN 附件。

-

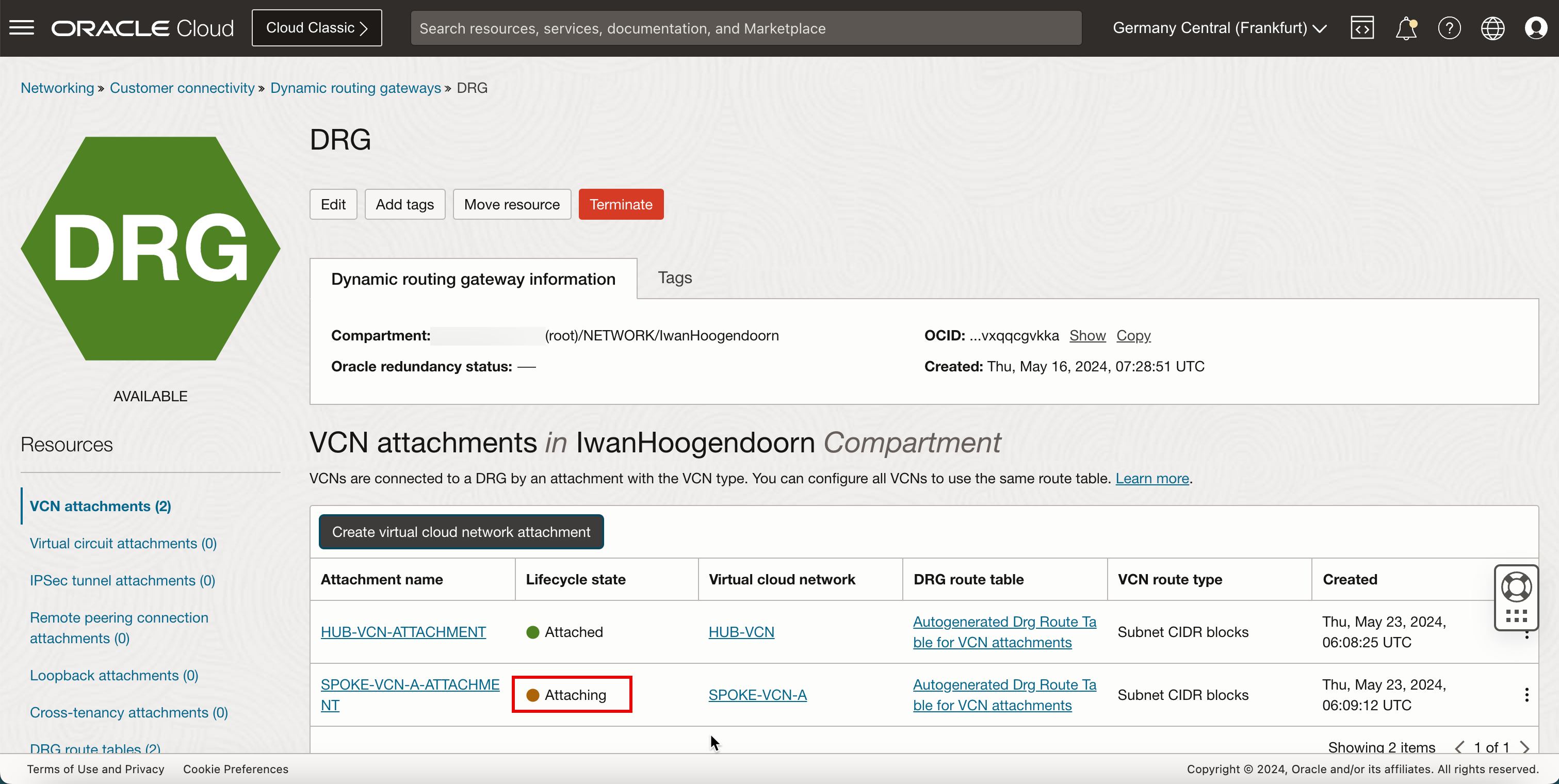

請注意,中樞 VCN 狀態為連附。

-

下圖說明到目前為止所建立項目的視覺表示法。

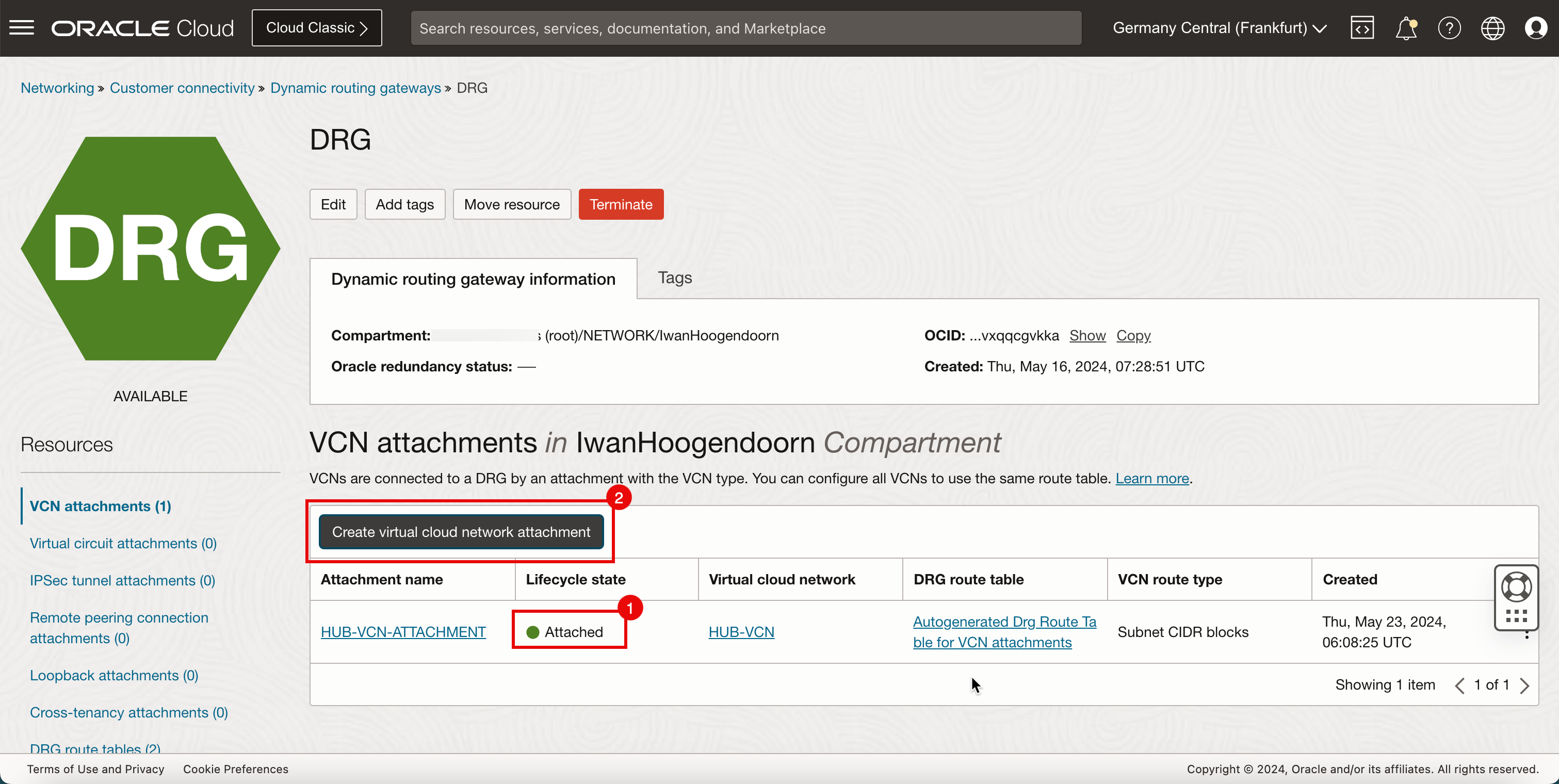

- 請注意,中樞 VCN 狀態已變更為已連附。

- 按一下建立虛擬網路附件即可建立下一個附件。

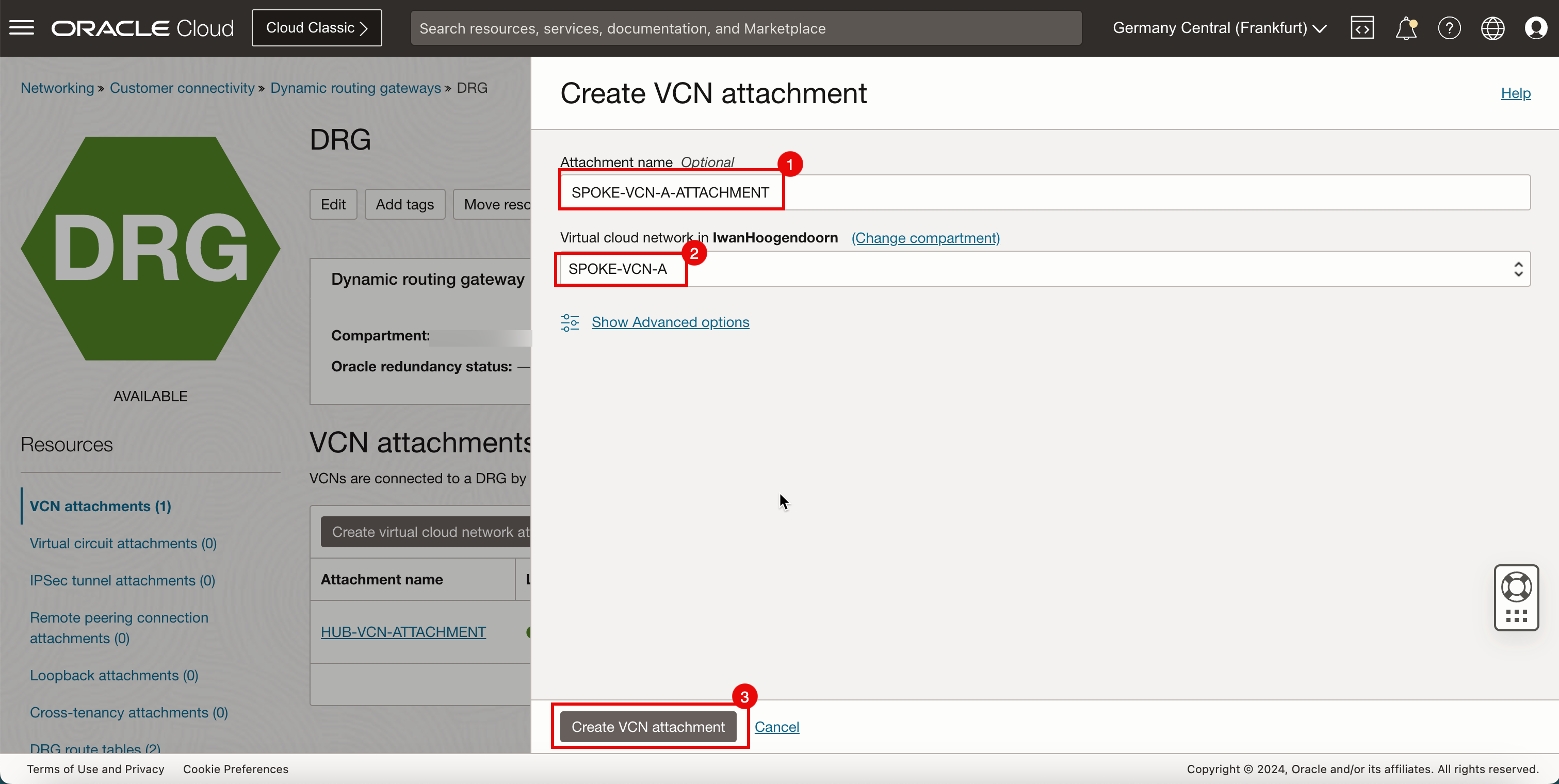

- 輸入支點 VCN A 的連附項名稱。

- 選取軸輻 VCN A。

- 按一下建立 VCN 附件。

-

請注意,分支 VCN A 狀態為連附。

-

下圖說明到目前為止所建立項目的視覺表示法。

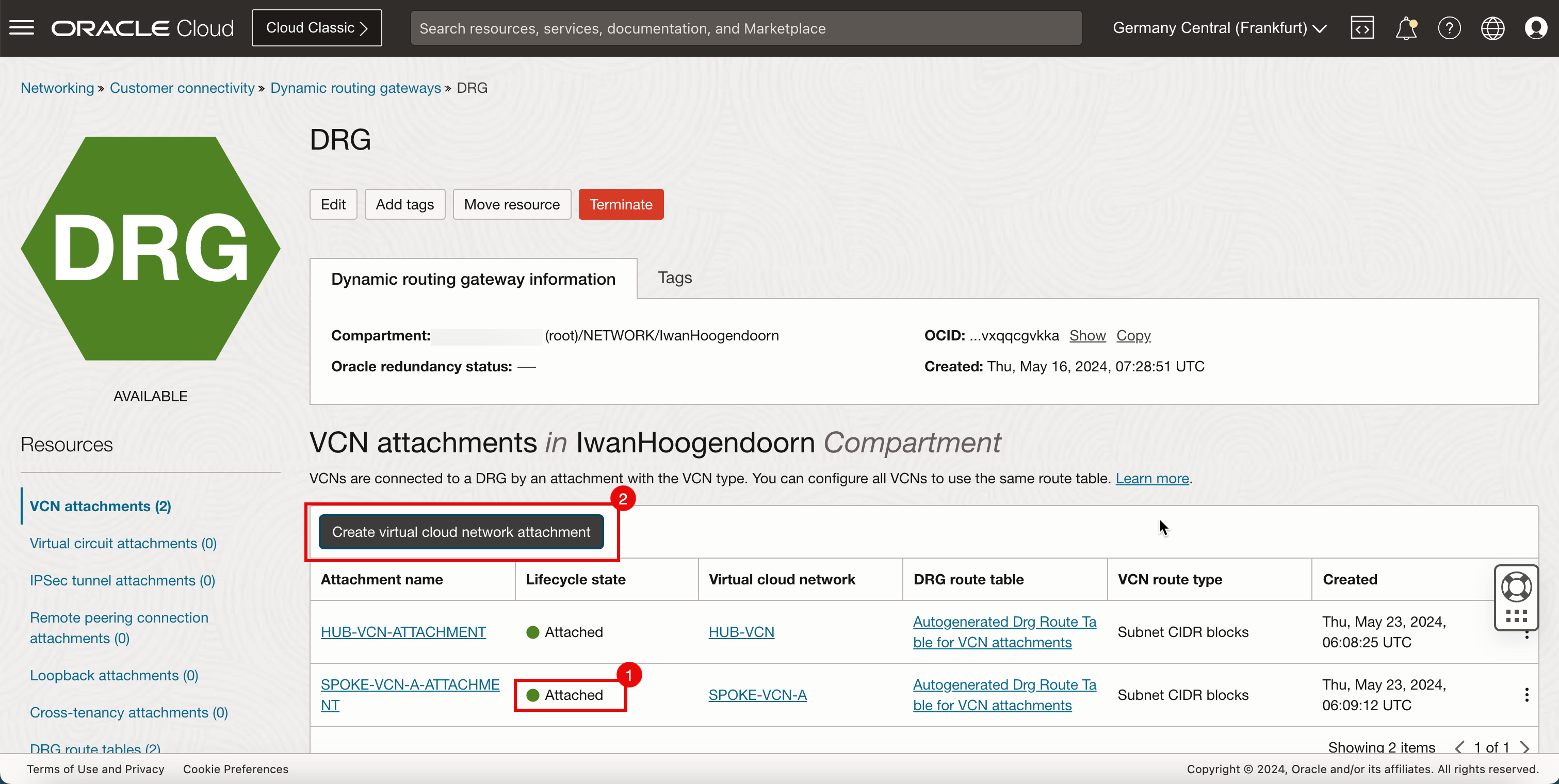

- 請注意,軸輻 VCN A 狀態已變更為已連附。

- 按一下建立虛擬網路附件即可建立下一個附件。

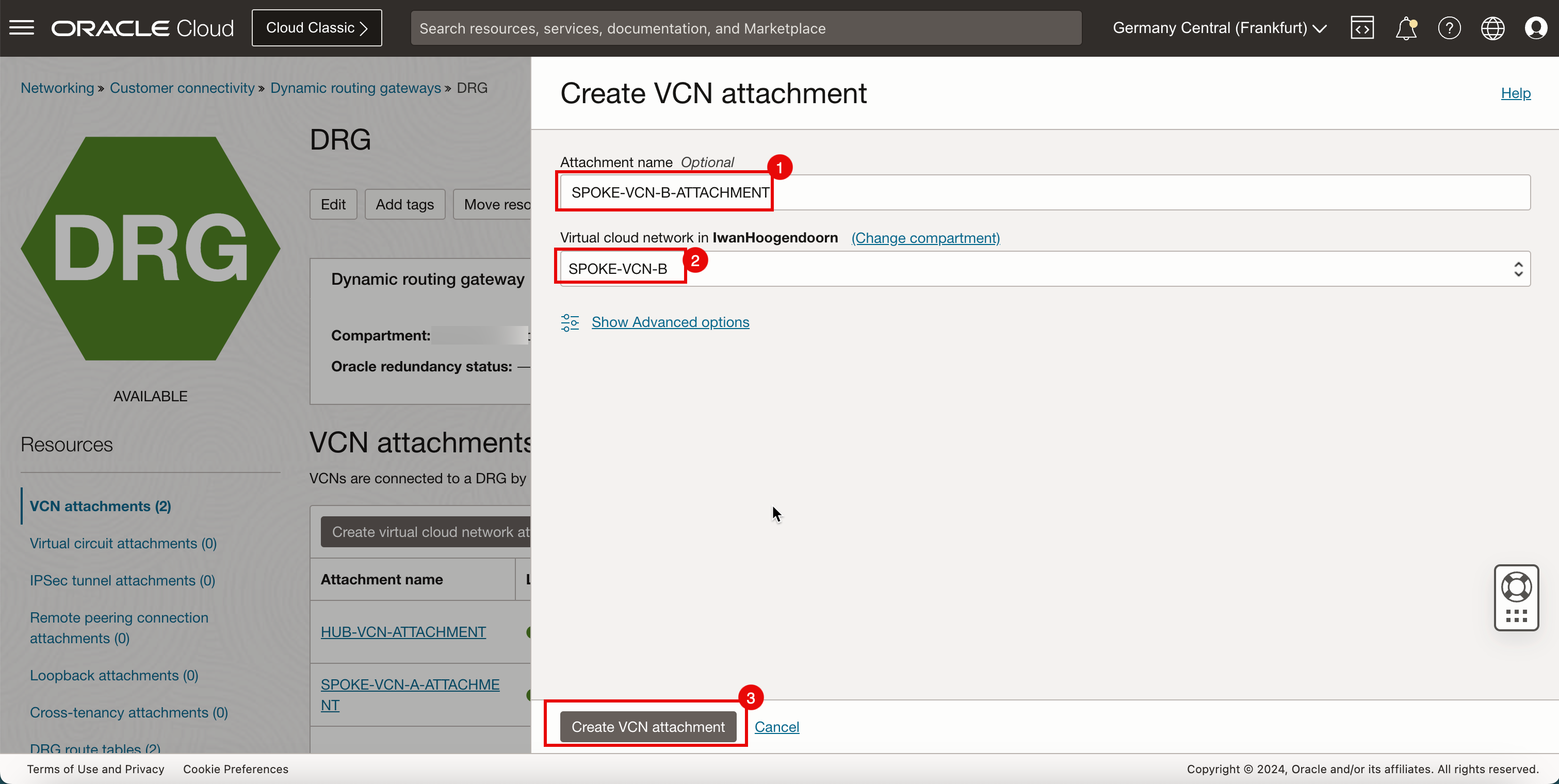

- 輸入支點 VCN B 的連附項名稱。

- 選取軸輻 VCN B。

- 按一下建立 VCN 附件。

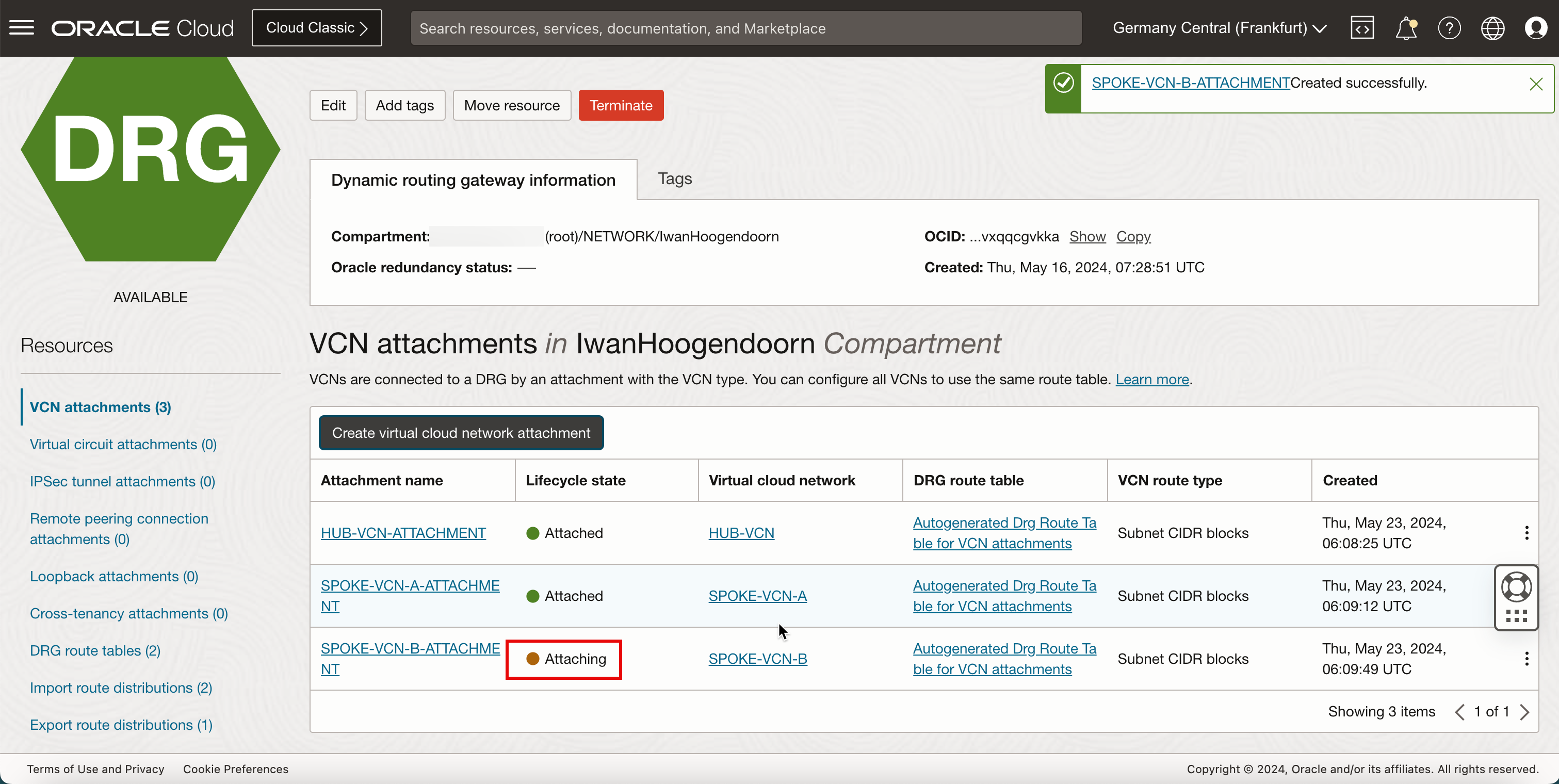

-

請注意,軸輻 VCN B 狀態為連附。

-

下圖說明到目前為止所建立項目的視覺表示法。

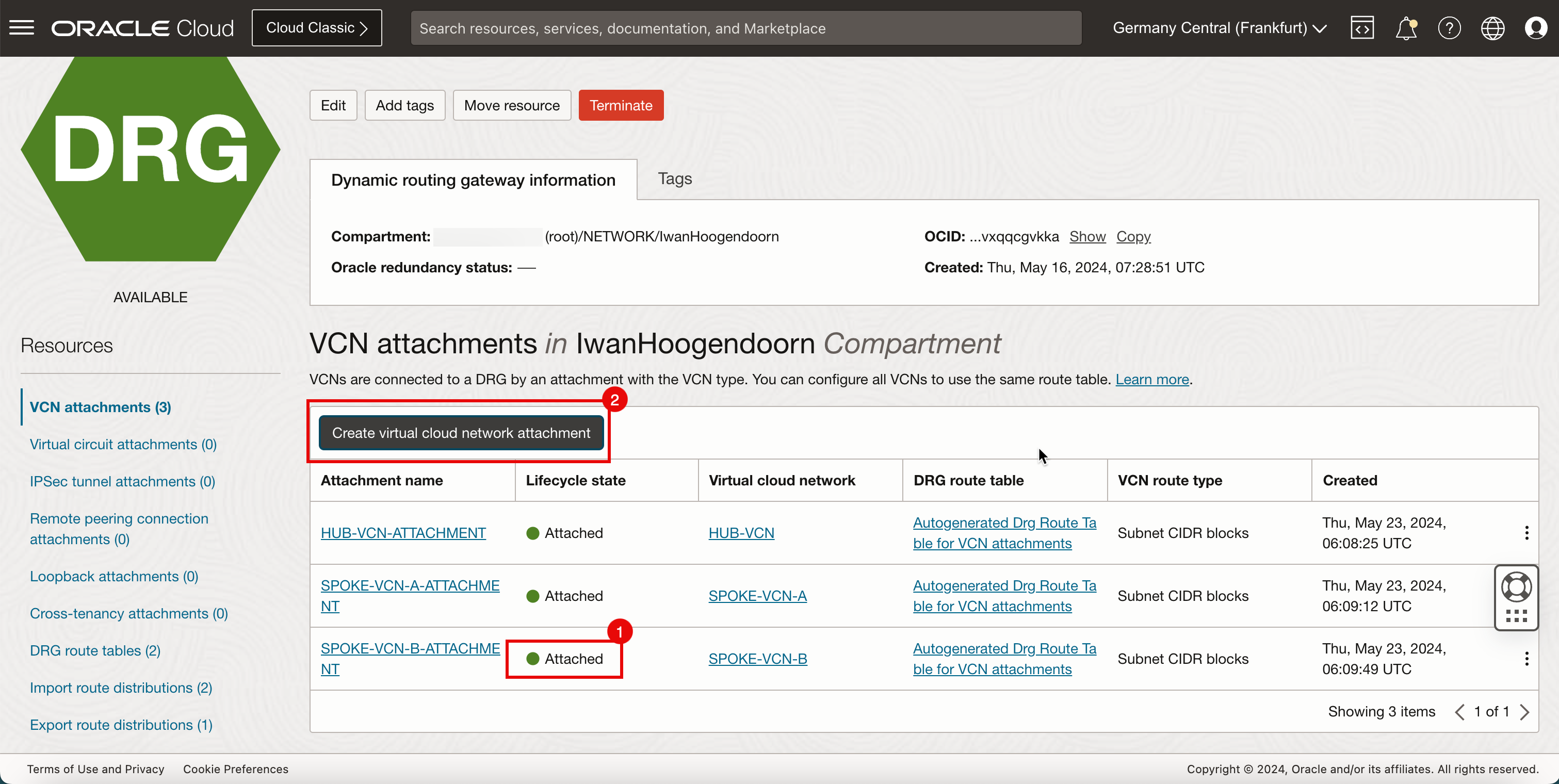

- 請注意,軸輻 VCN B 狀態已變更為已連附。

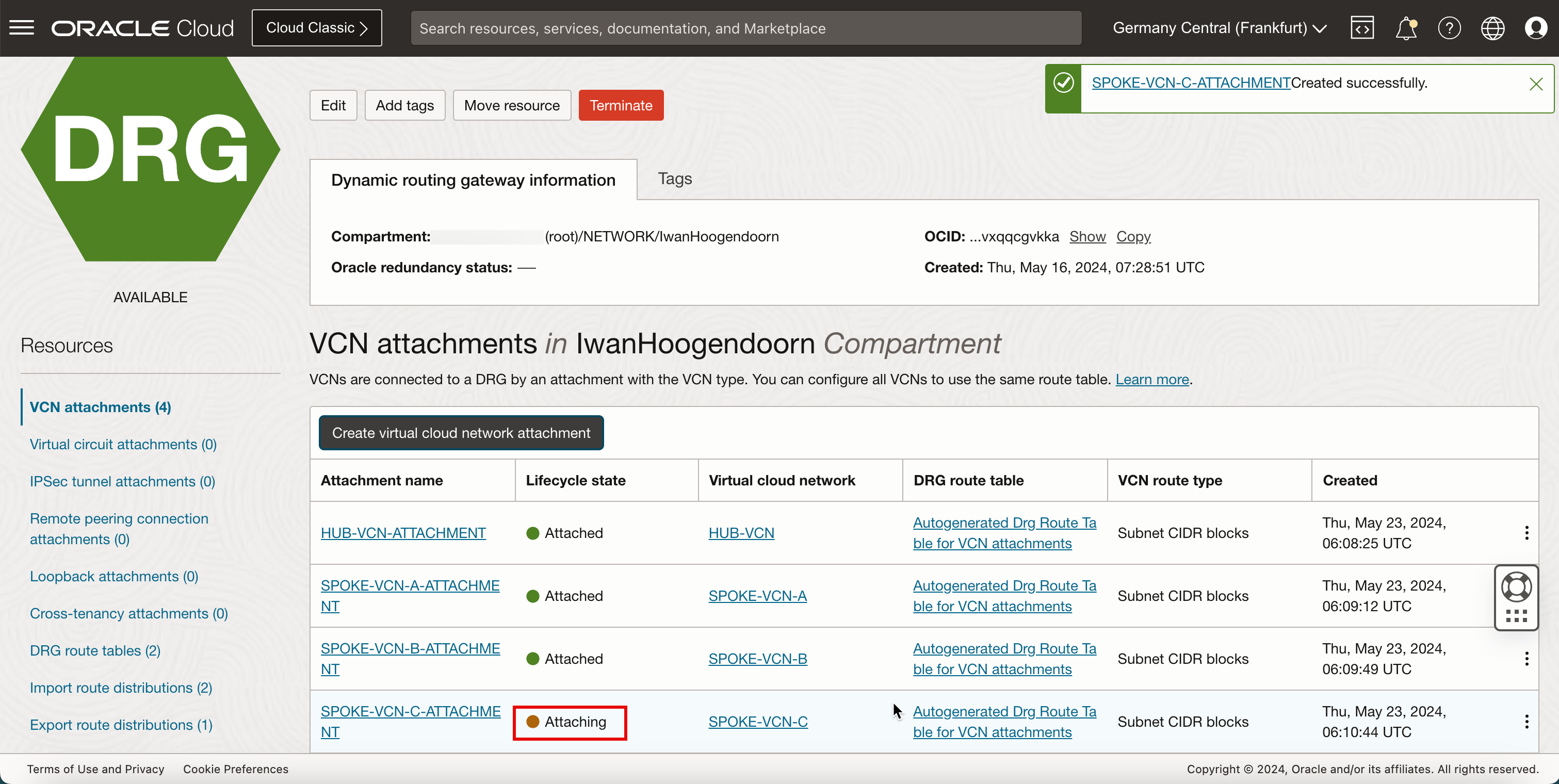

- 按一下建立虛擬網路附件即可建立下一個附件。

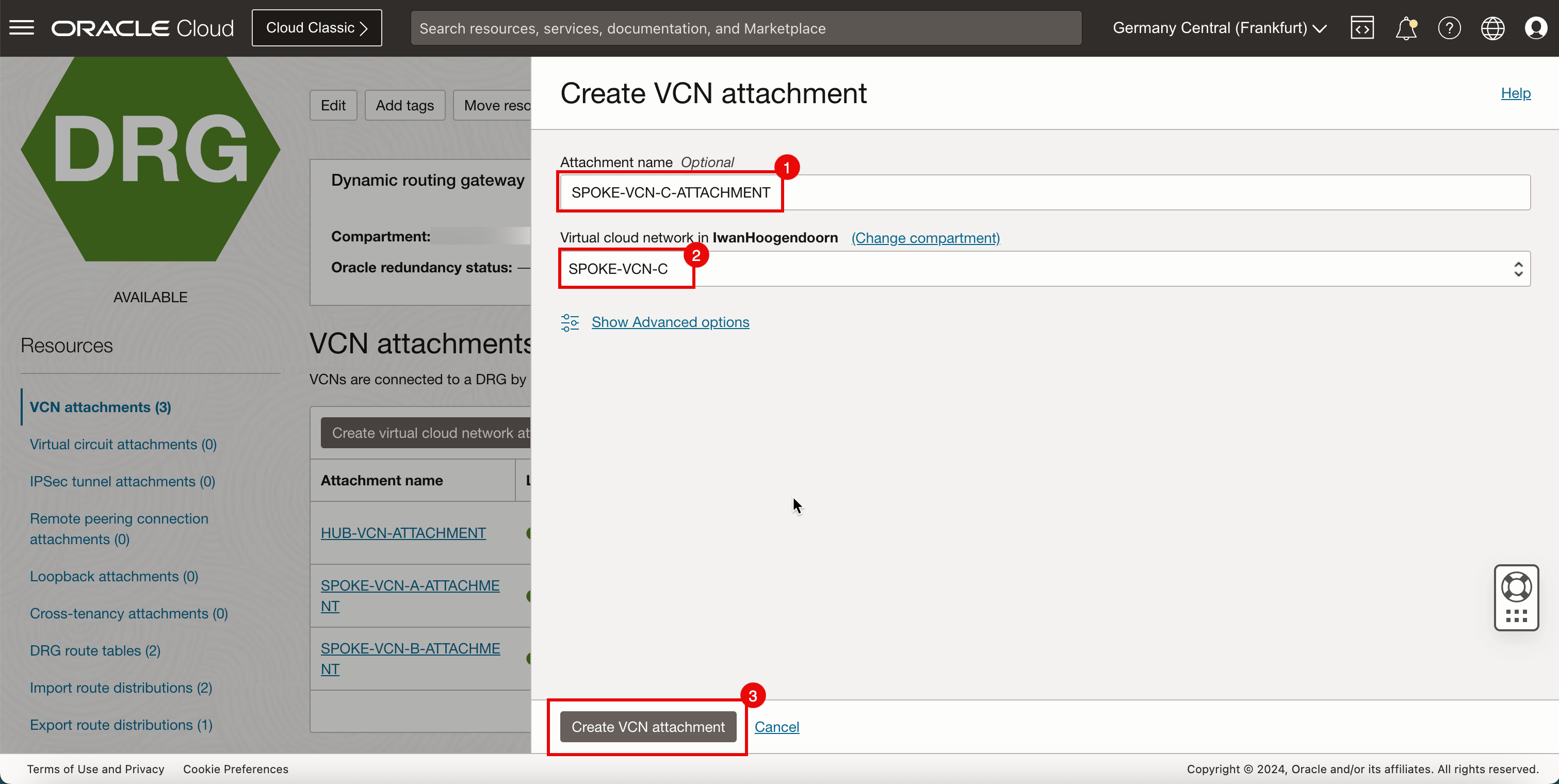

- 輸入支點 VCN C 的連附項名稱。

- 選取軸輻 VCN C。

- 按一下建立 VCN 附件。

-

請注意,軸輻 VCN C 狀態為連附。

-

請注意,軸輻 VCN C 狀態已變更為已連附。

-

下圖說明到目前為止所建立項目的視覺表示法。

作業 7.2:建立及設定網輻 VCN 路由表

我們需要建立兩種類型的路由表:VCN 路由表和 DRG 路由表。

注意:當您建立 VCN 時,預設會建立預設路由表。

-

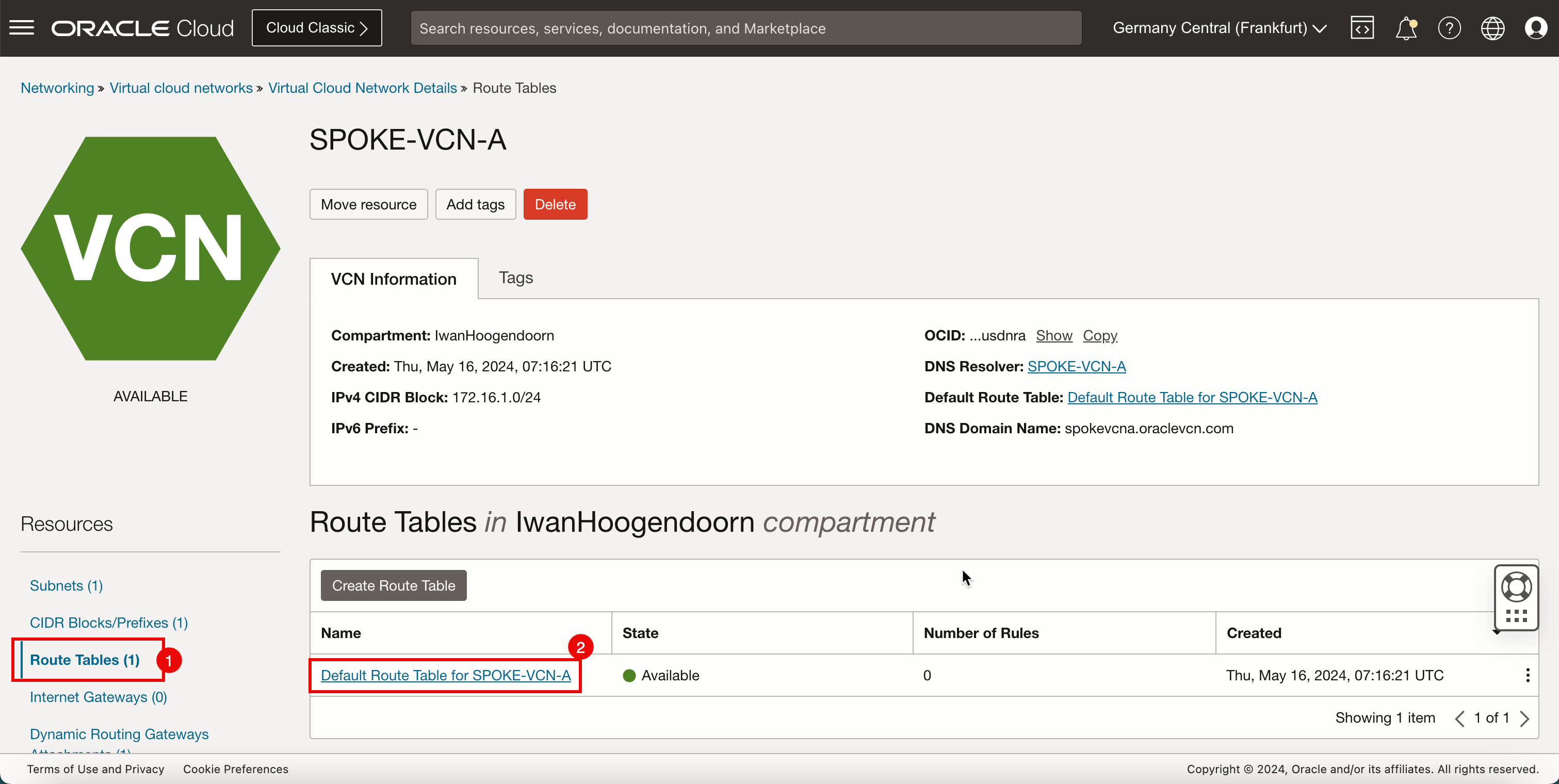

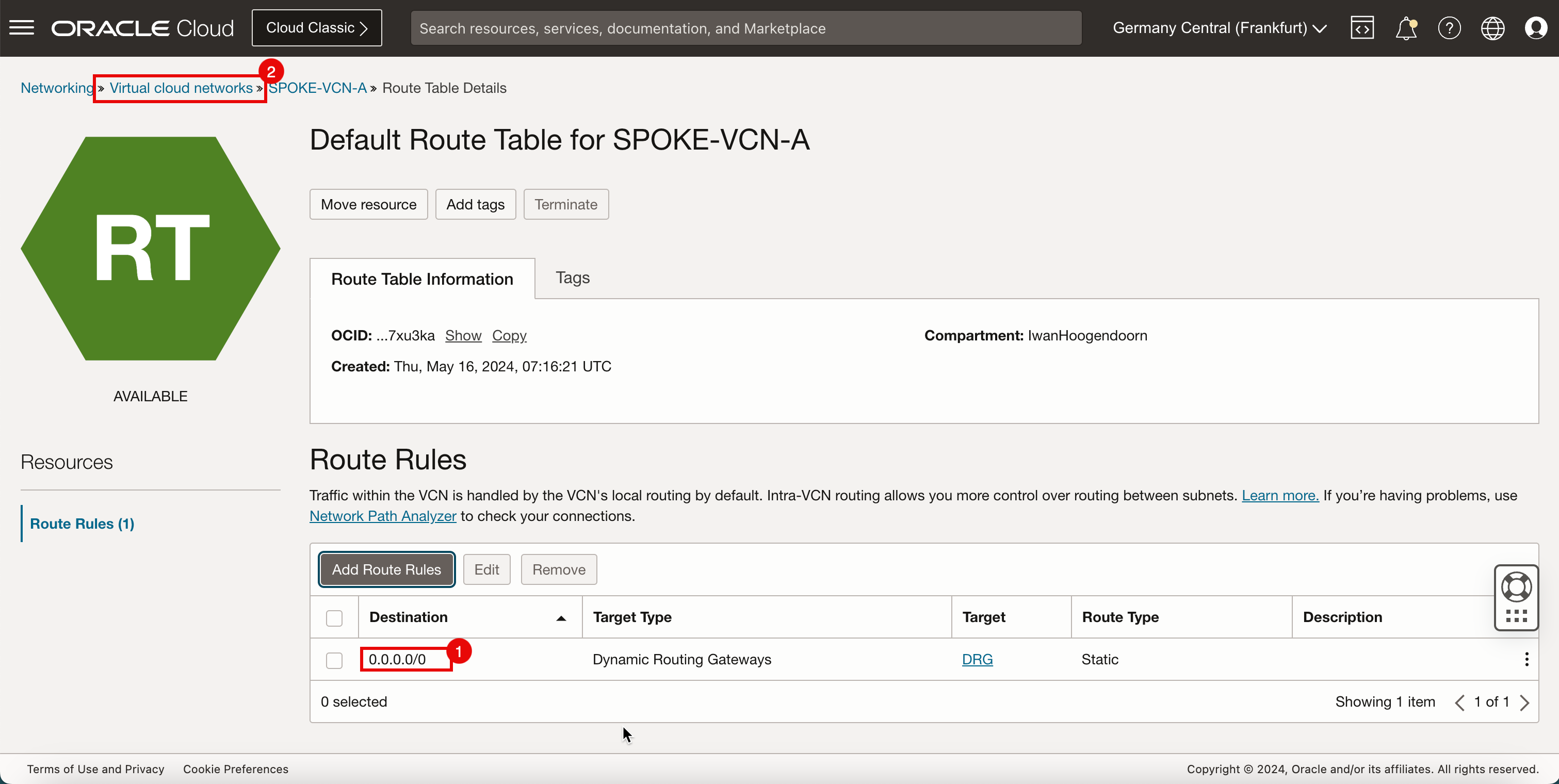

網輻 VCN A 只有預設 VCN 路由表。

目的地 目標類型 Target 路由類型 0.0.0.0/0 動態路由閘道 DRG 靜態 - 按一下左上角的漢堡選單 (按)。

- 按一下網路。

- 按一下虛擬雲端網路。

-

按一下網輻 VCN A。

- 按一下路由表。

- 按一下 SPOKE-VCN-A 的預設路由表。

-

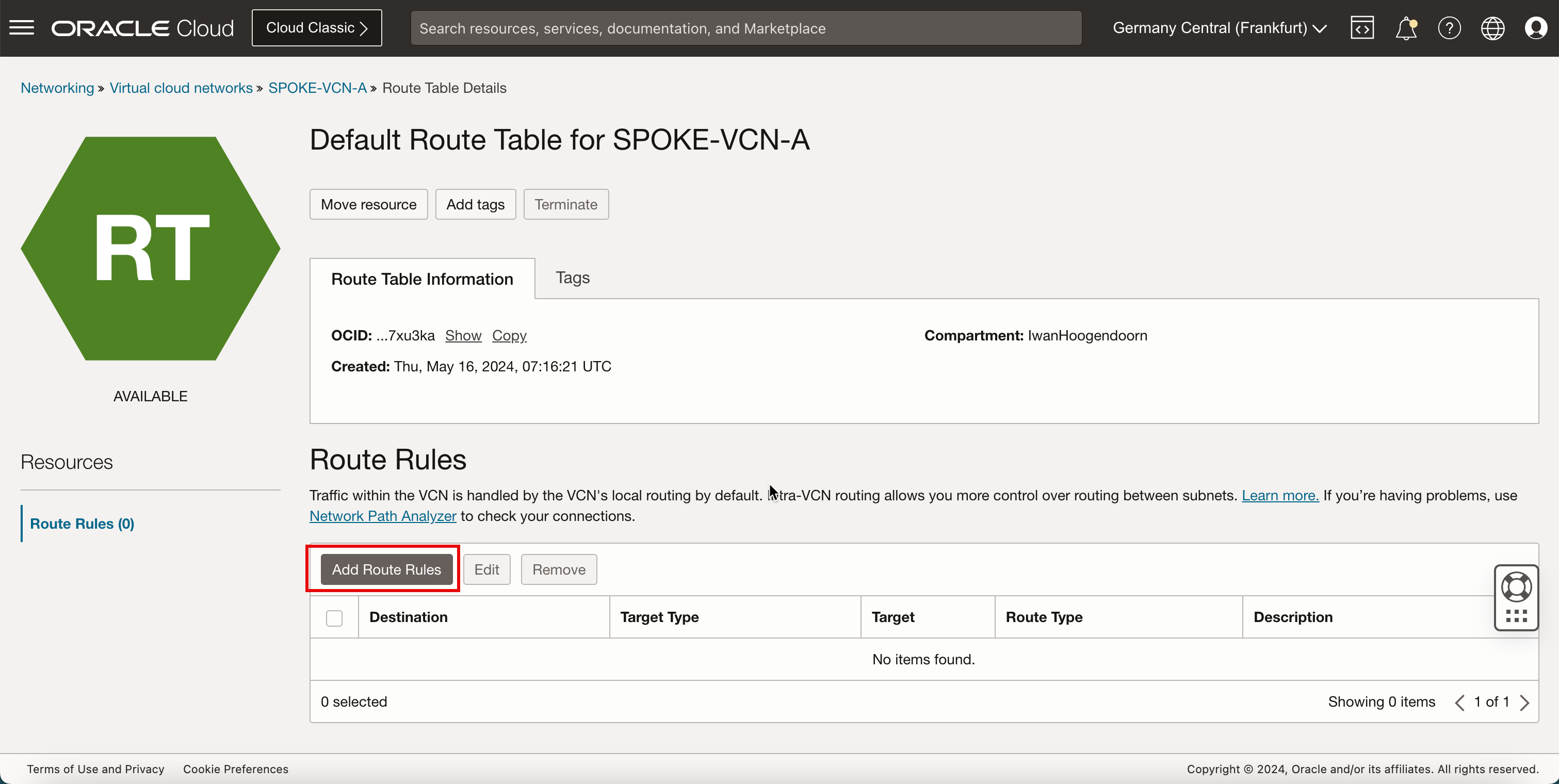

按一下新增路由規則。

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

0.0.0.0/0。 - 按一下新增路由規則。

-

此規則會將來自分支 VCN A 的所有流量遞送至 DRG。

- 請注意,

0.0.0.0/0路由現在已新增至軸輻 VCN A 的預設路由表。 - 按一下虛擬雲端網路即可返回 VCN 頁面。

- 請注意,

-

下圖說明到目前為止所建立項目的視覺表示法。

-

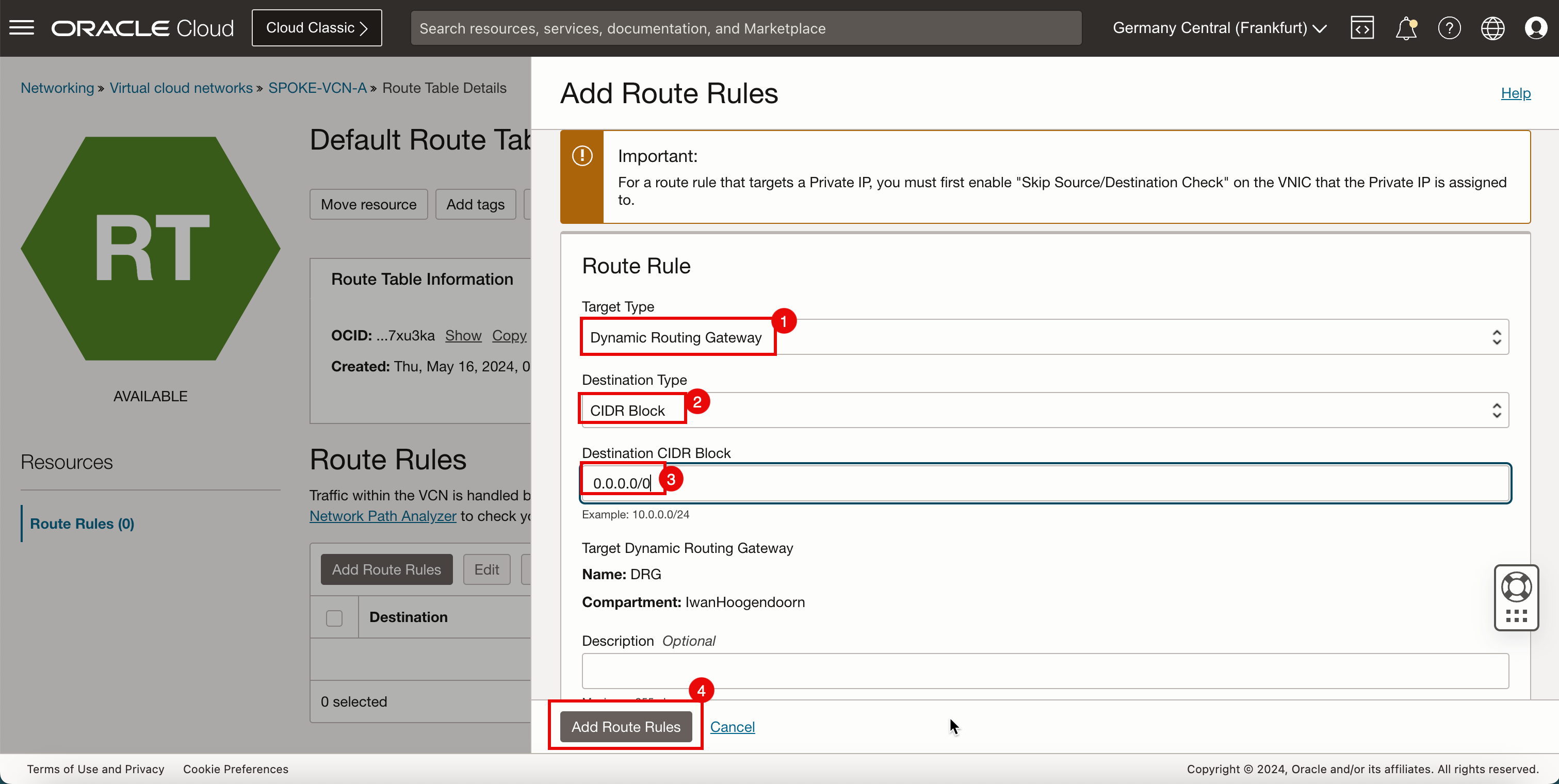

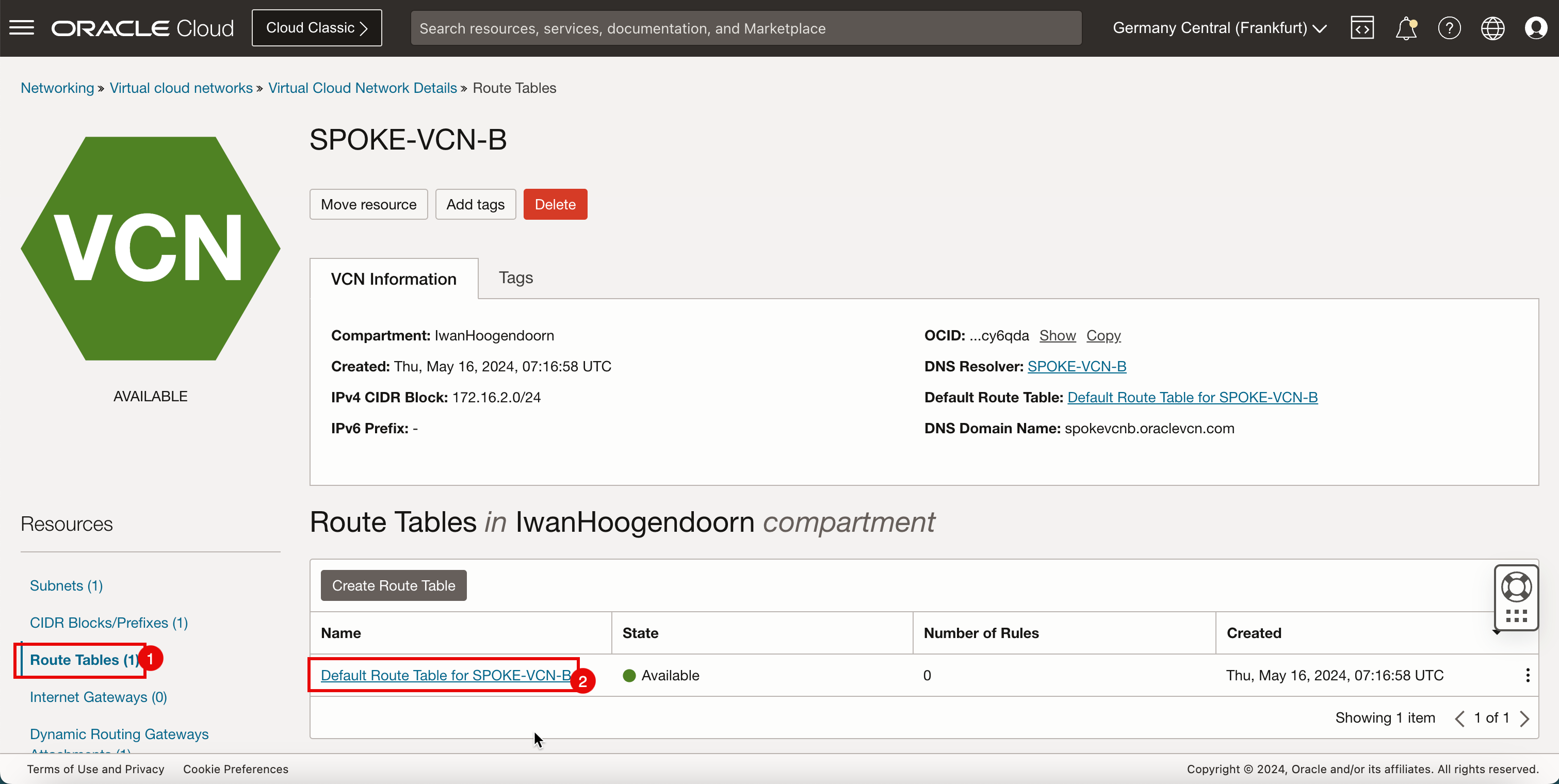

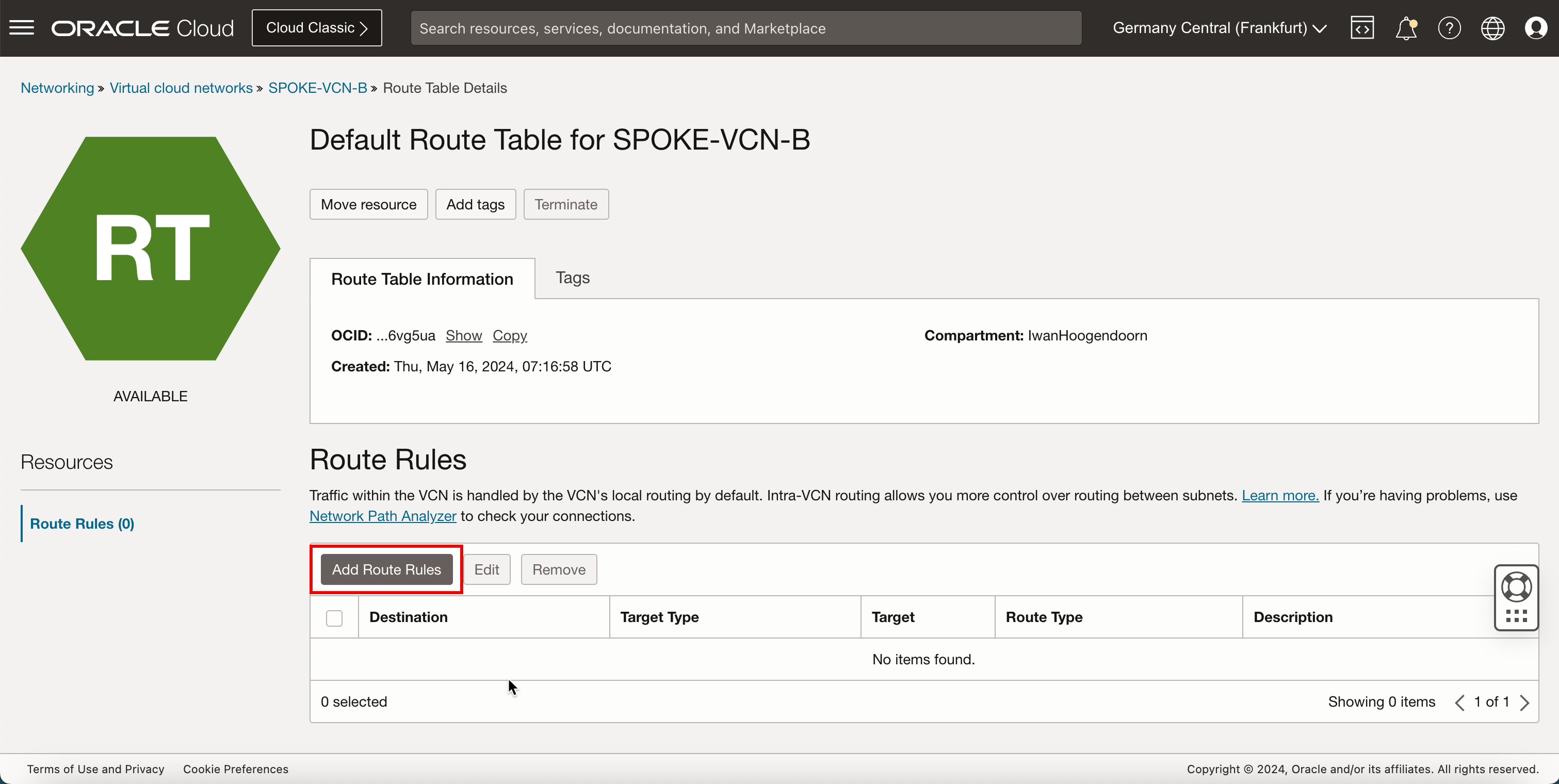

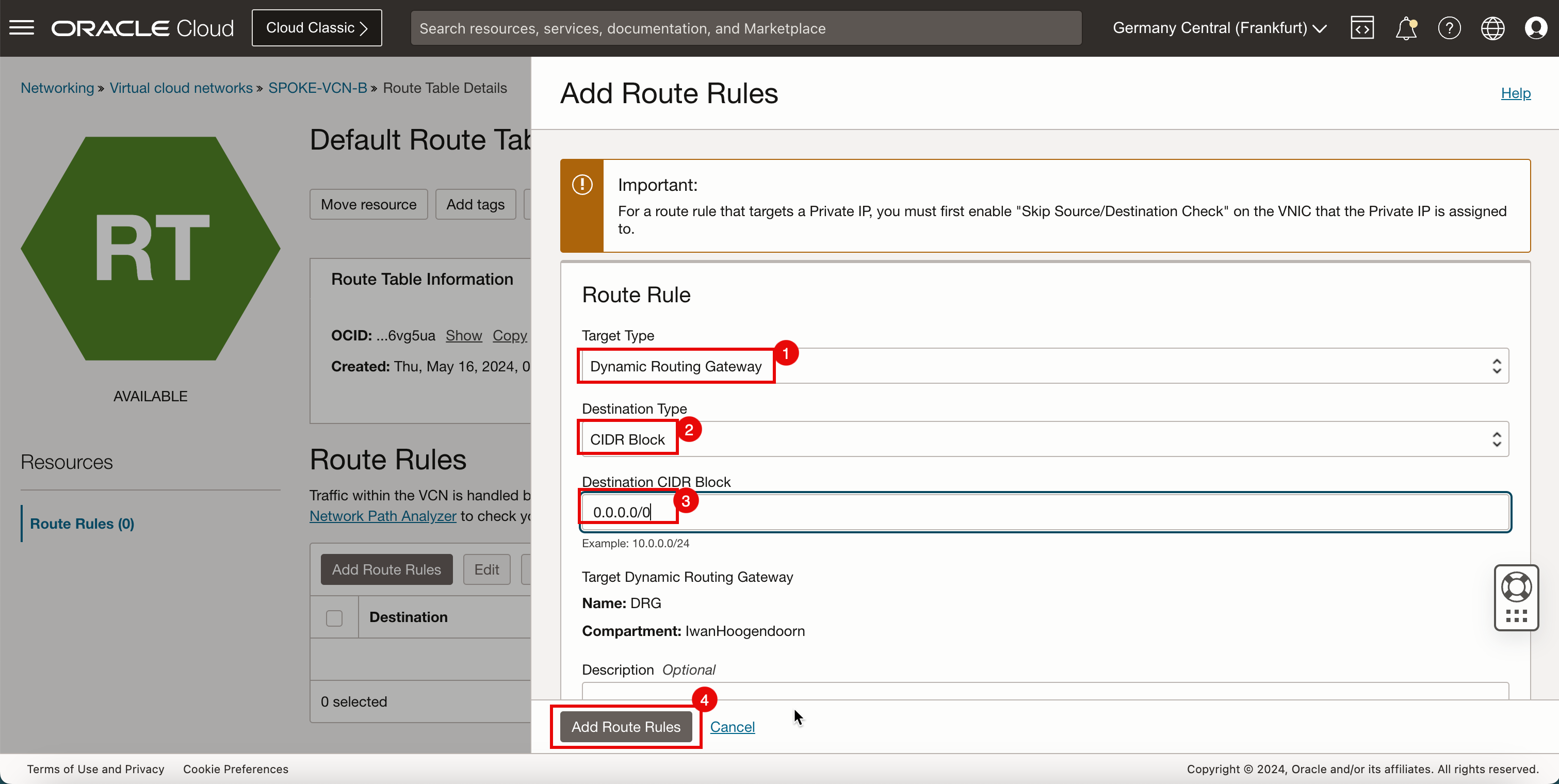

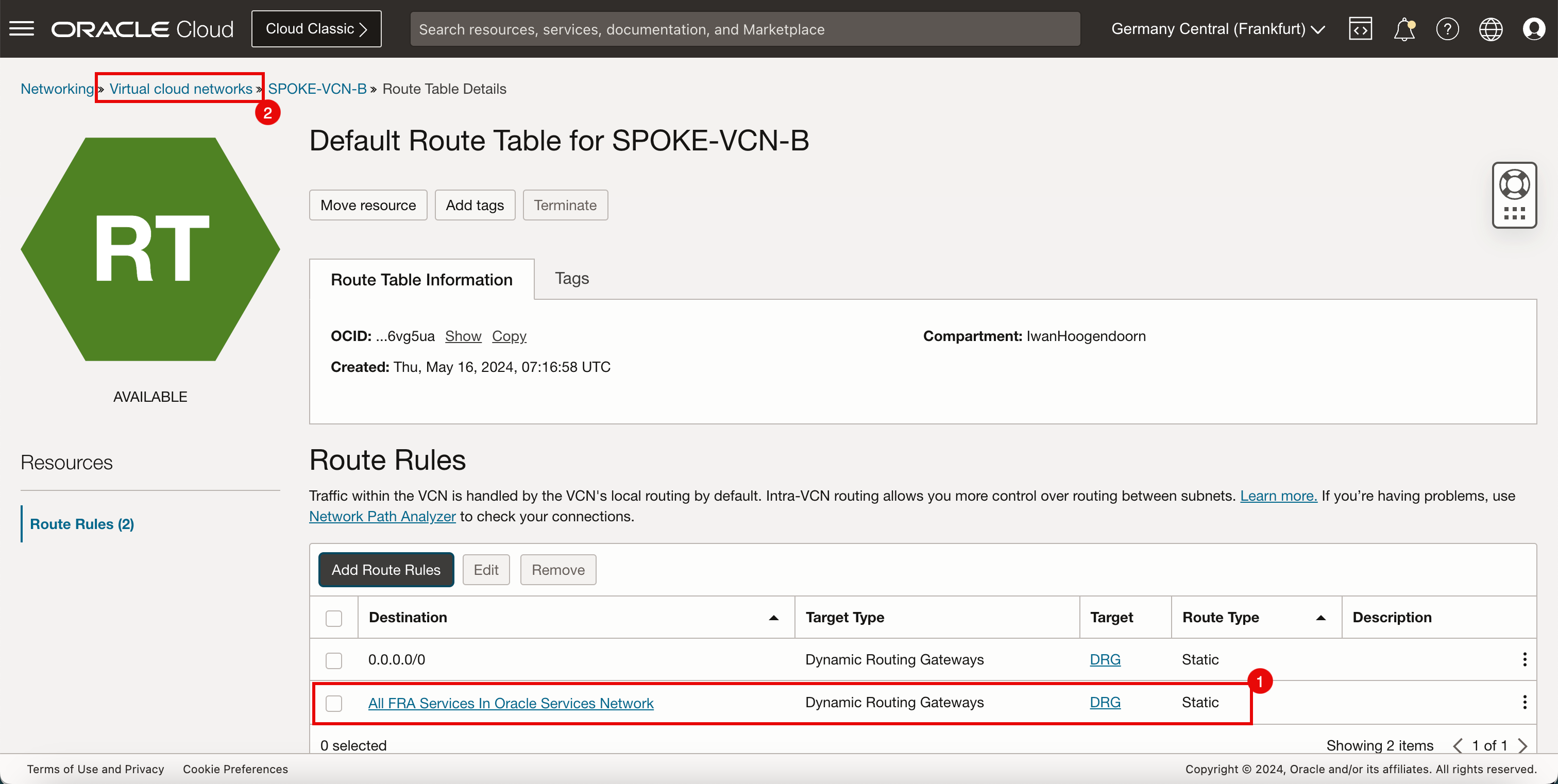

網輻 VCN B 只有預設 VCN 路由表。

目的地 目標類型 Target 路由類型 0.0.0.0/0 動態路由閘道 DRG 靜態 -

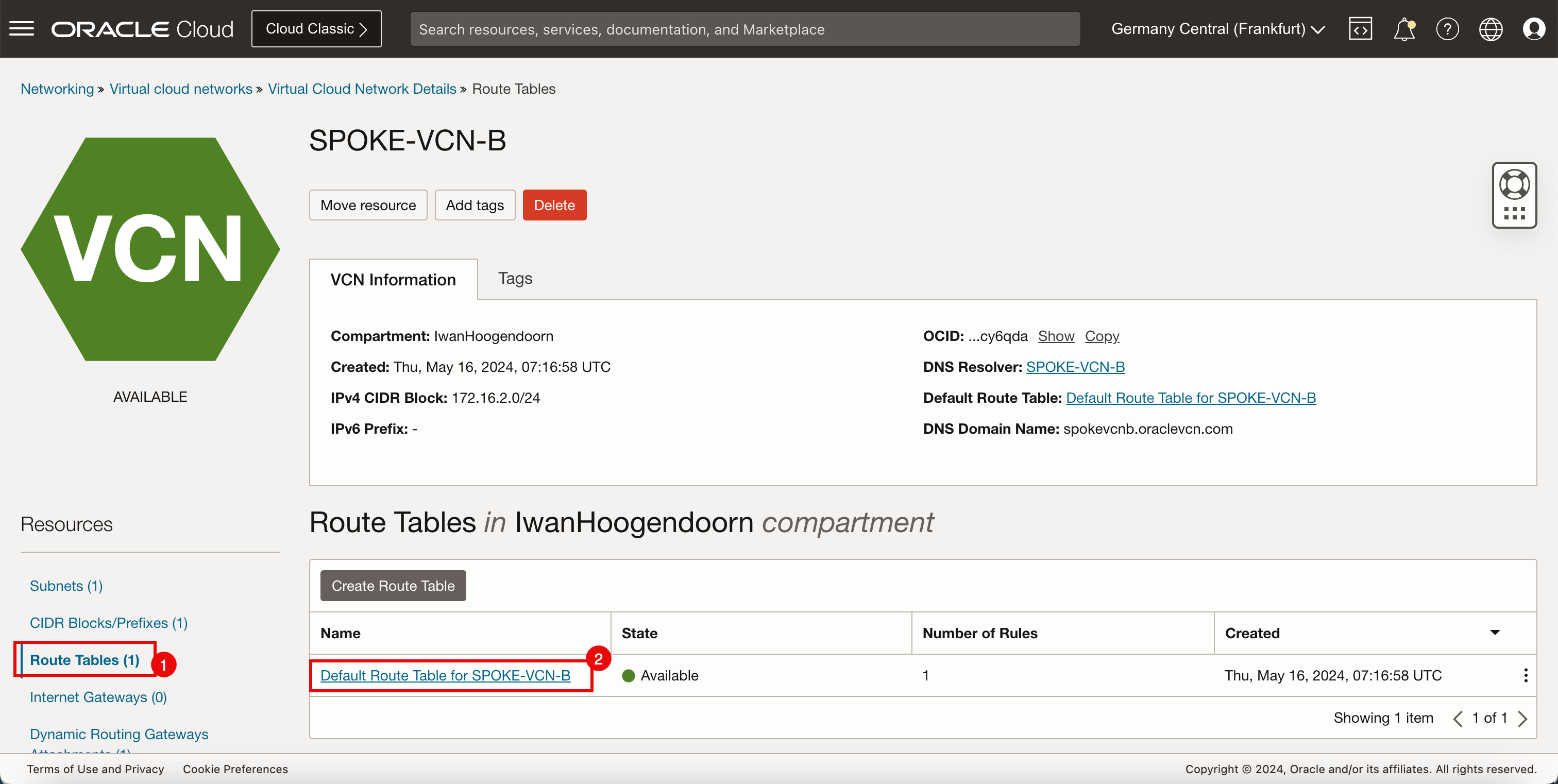

按一下網輻 VCN B。

- 按一下路由表。

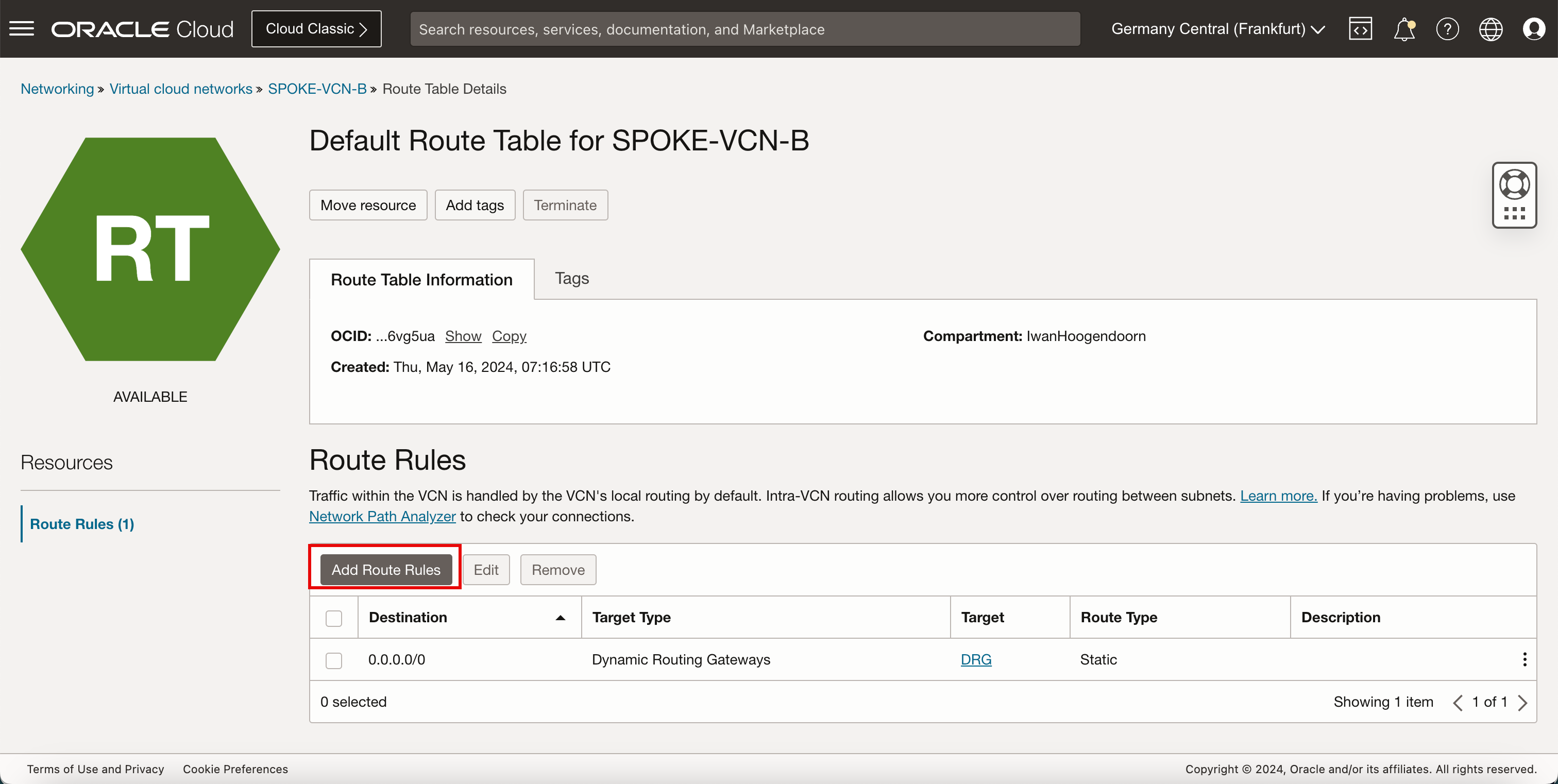

- 按一下 SPOKE-VCN-B 的預設路由表。

-

按一下新增路由規則。

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

0.0.0.0/0。 - 按一下新增路由規則。

-

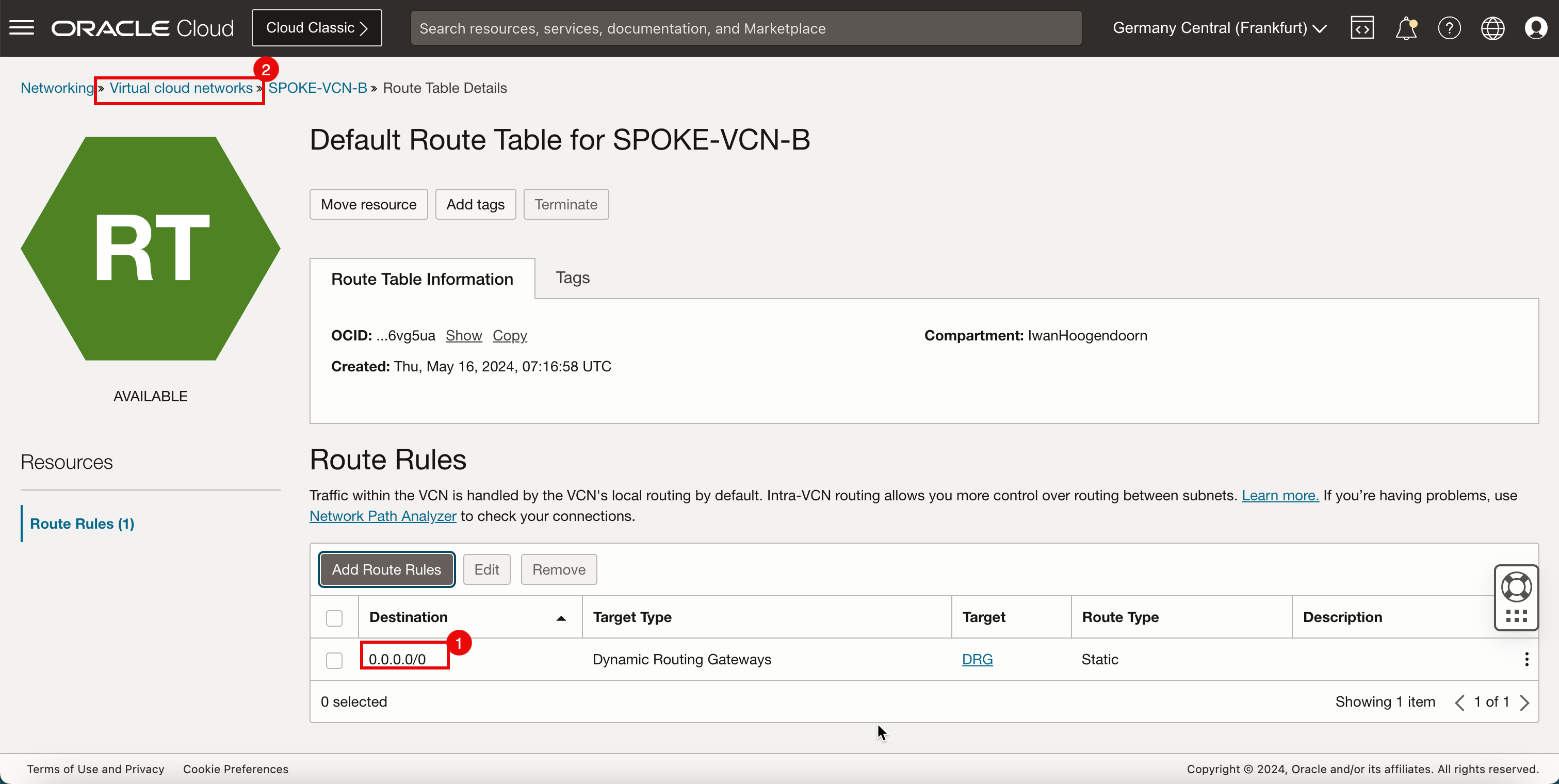

此規則會將來自分支 VCN B 的所有流量遞送至 DRG。

- 請注意,

0.0.0.0/0路由現在已新增至軸輻 VCN B 的預設路由表。 - 按一下虛擬雲端網路即可返回 VCN 頁面。

- 請注意,

-

下圖說明到目前為止所建立項目的視覺表示法。

-

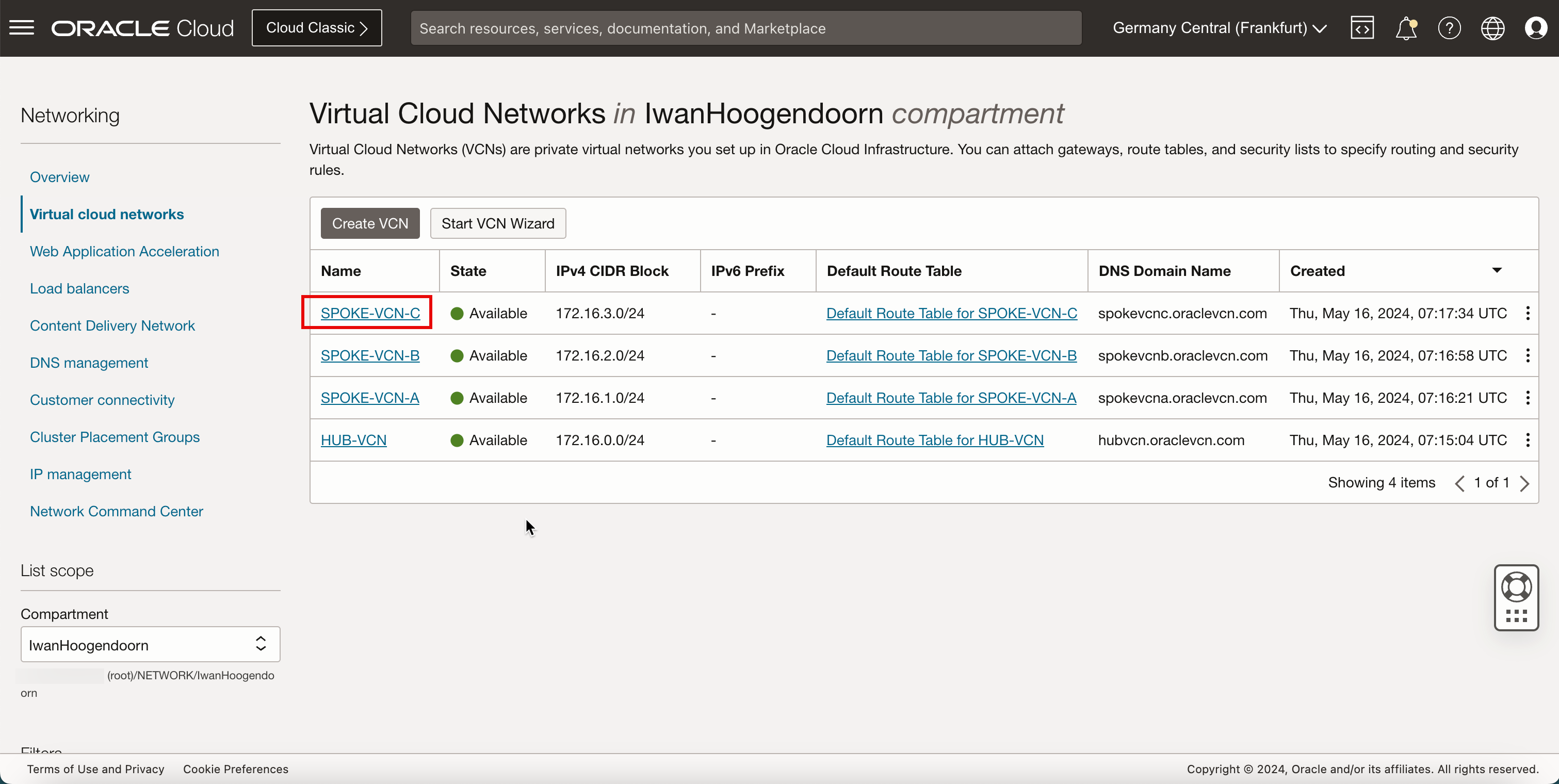

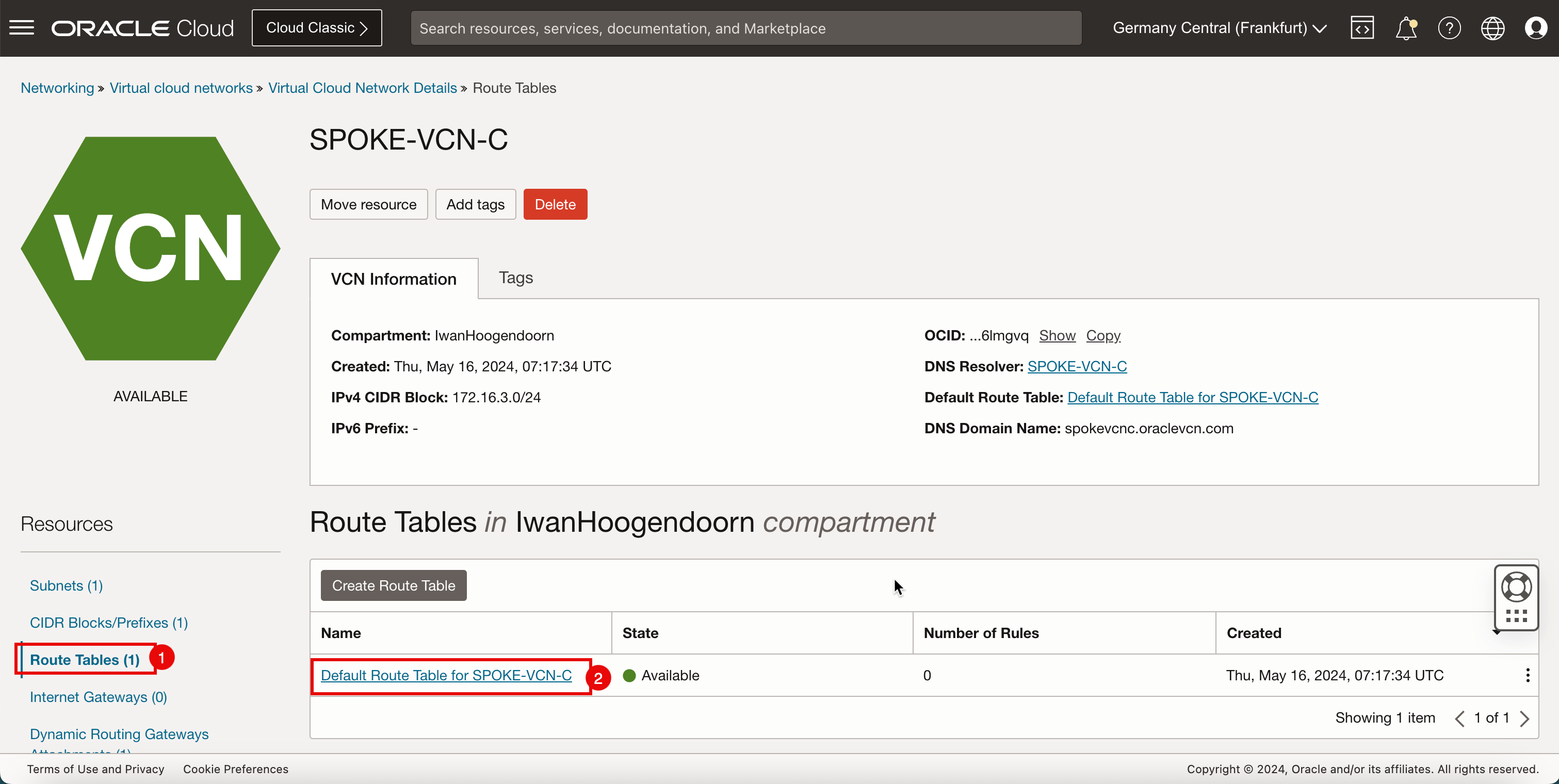

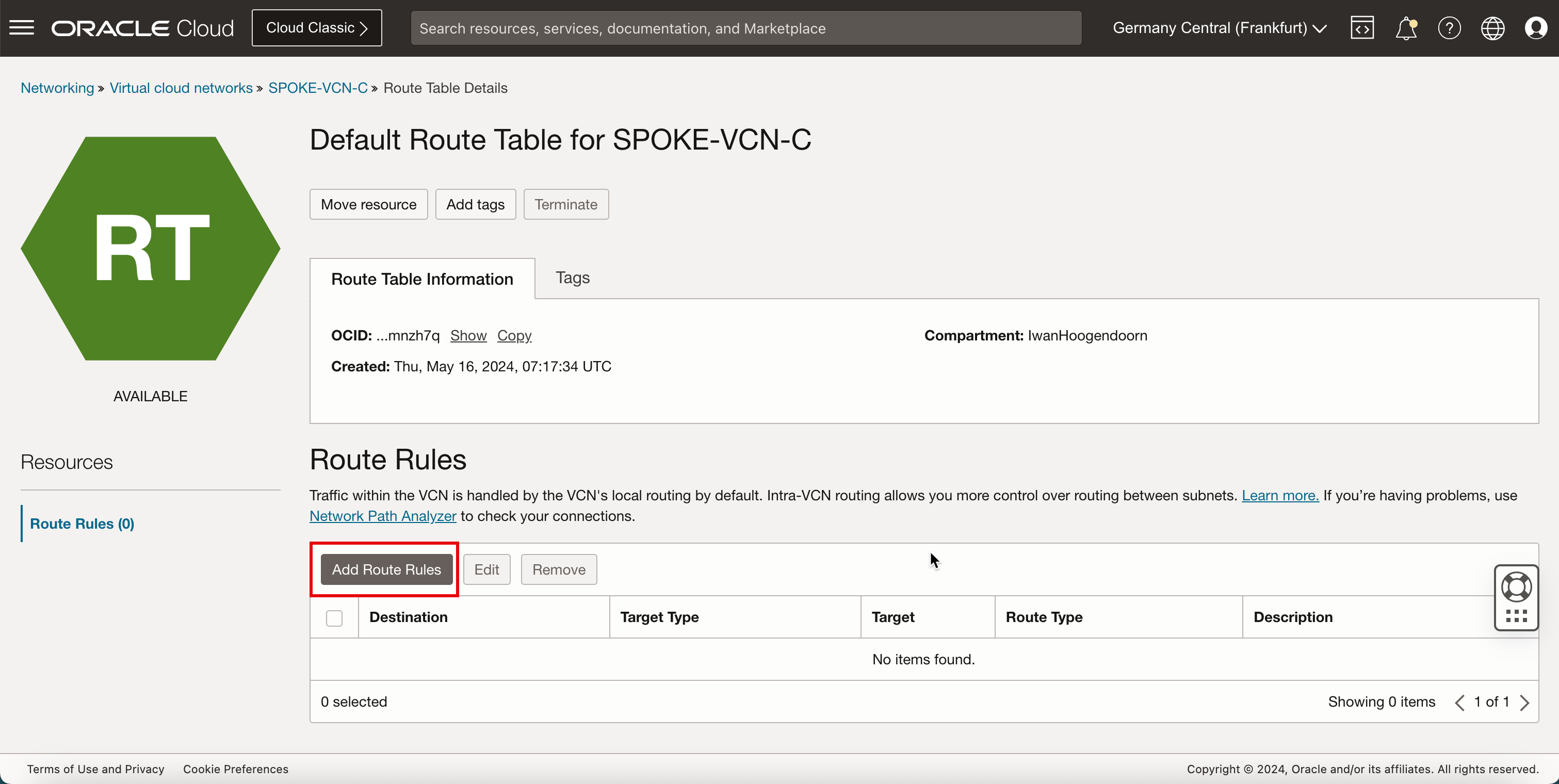

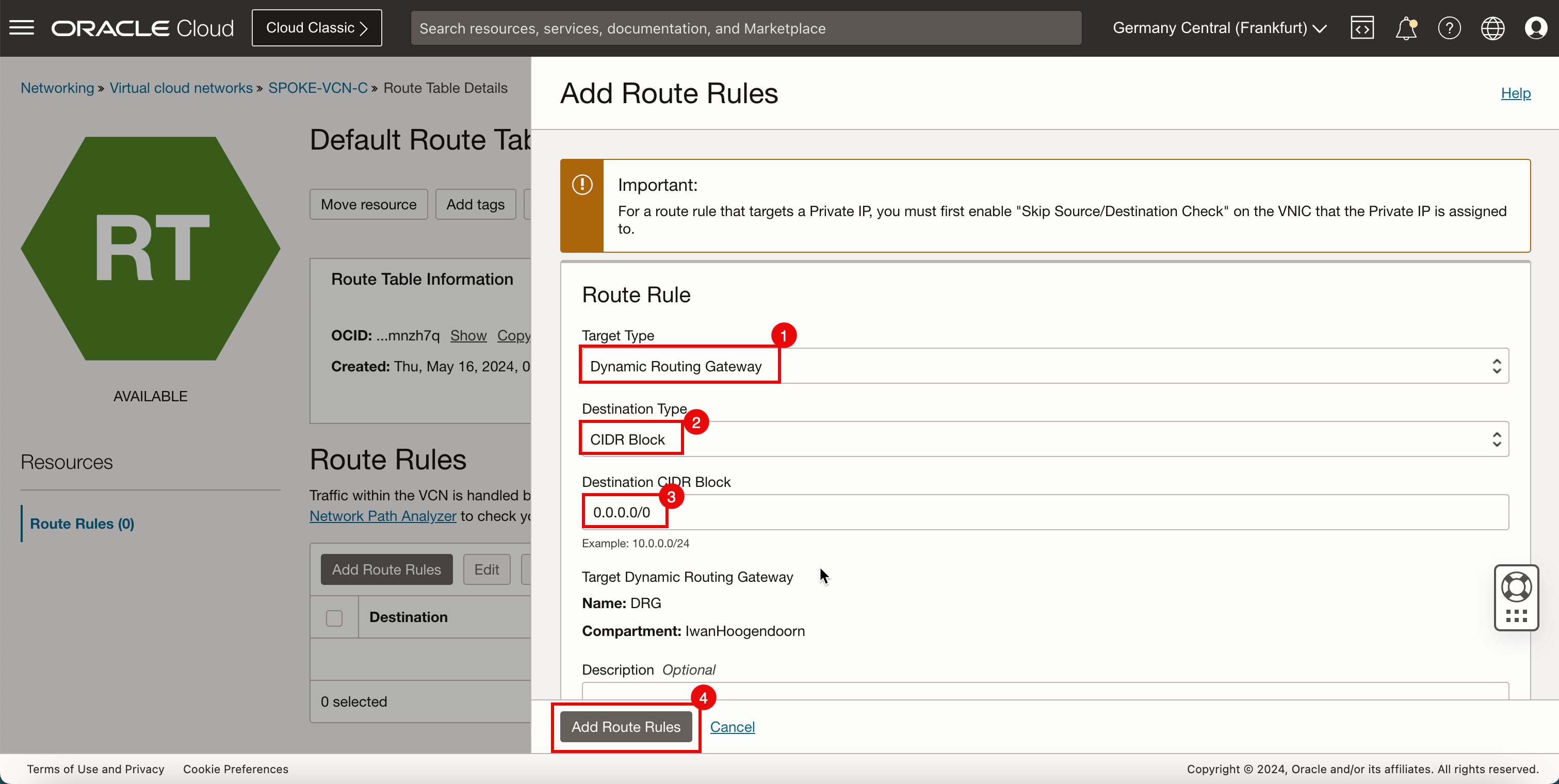

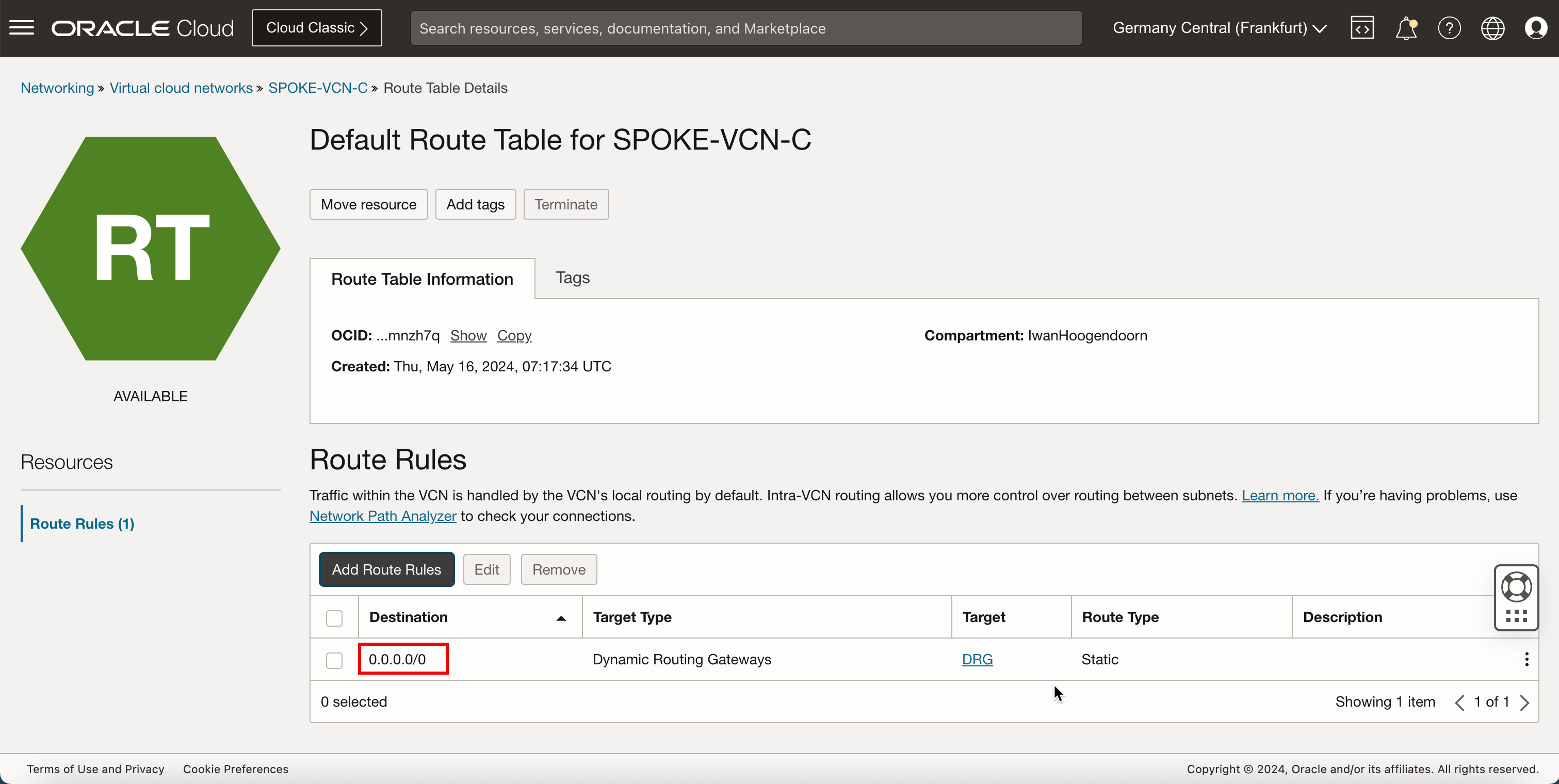

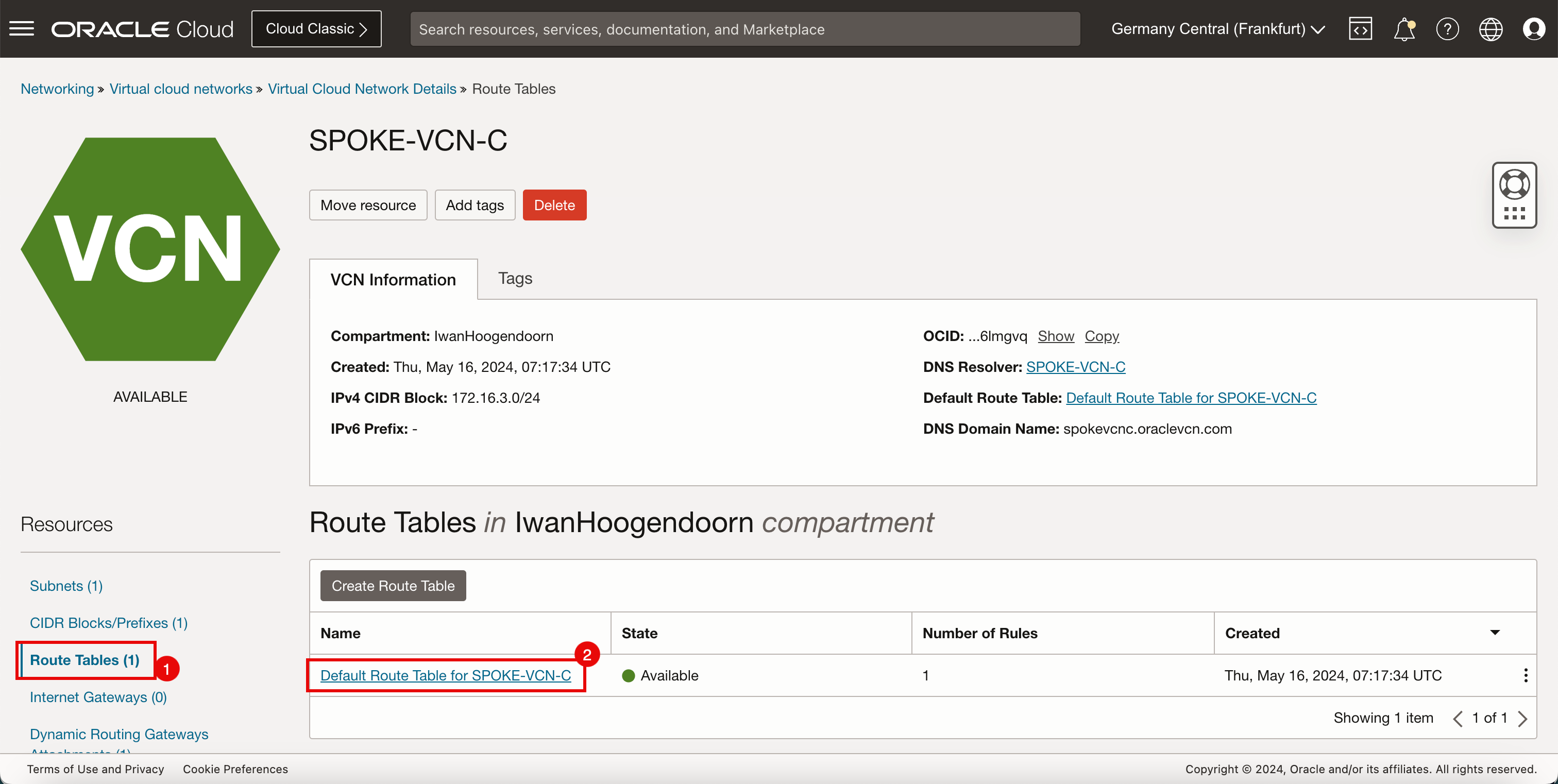

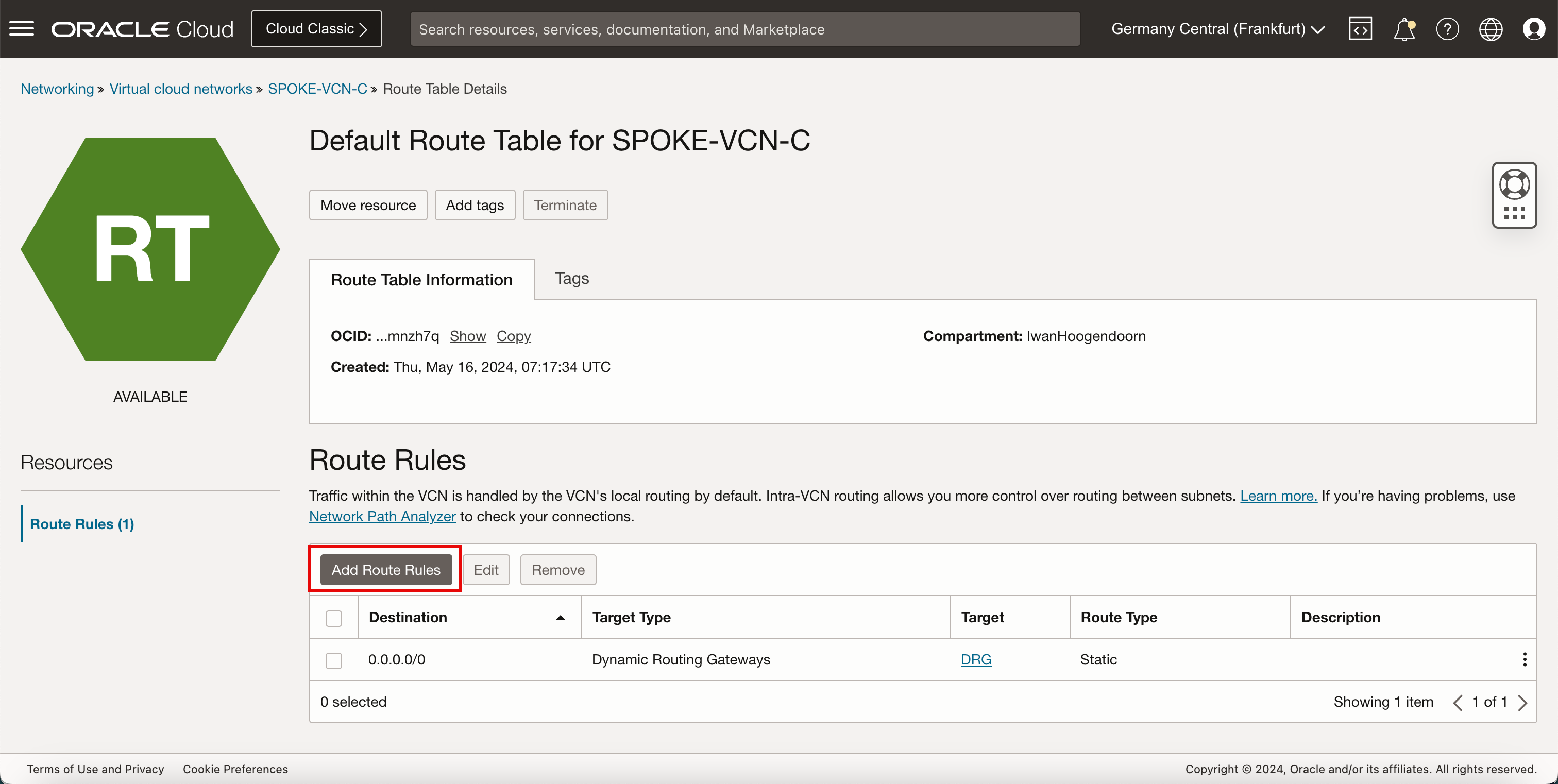

網輻 VCN C 只能有預設 VCN 路由表。

目的地 目標類型 Target 路由類型 0.0.0.0/0 動態路由閘道 DRG 靜態 -

按一下網輻 VCN C。

- 按一下路由表。

- 按一下 SPOKE-VCN-C 的預設路由表。

-

按一下新增路由規則。

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

0.0.0.0/0。 - 按一下新增路由規則。

-

此規則會將來自分支 VCN C 的所有流量遞送至 DRG。

-

請注意,

0.0.0.0/0路由現在已新增至軸輻 VCN C 的預設路由表。

-

下圖說明到目前為止所建立項目的視覺表示法。

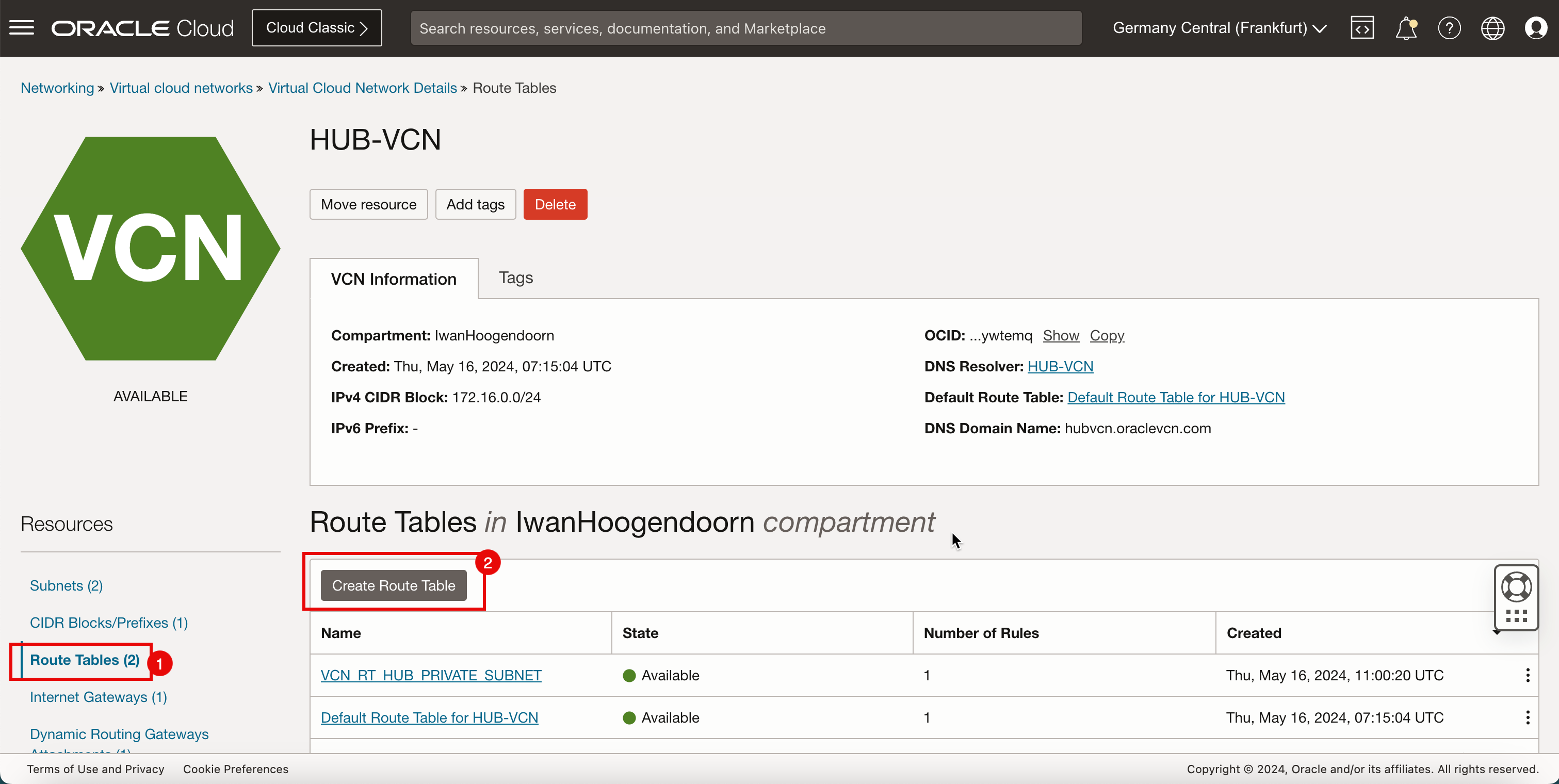

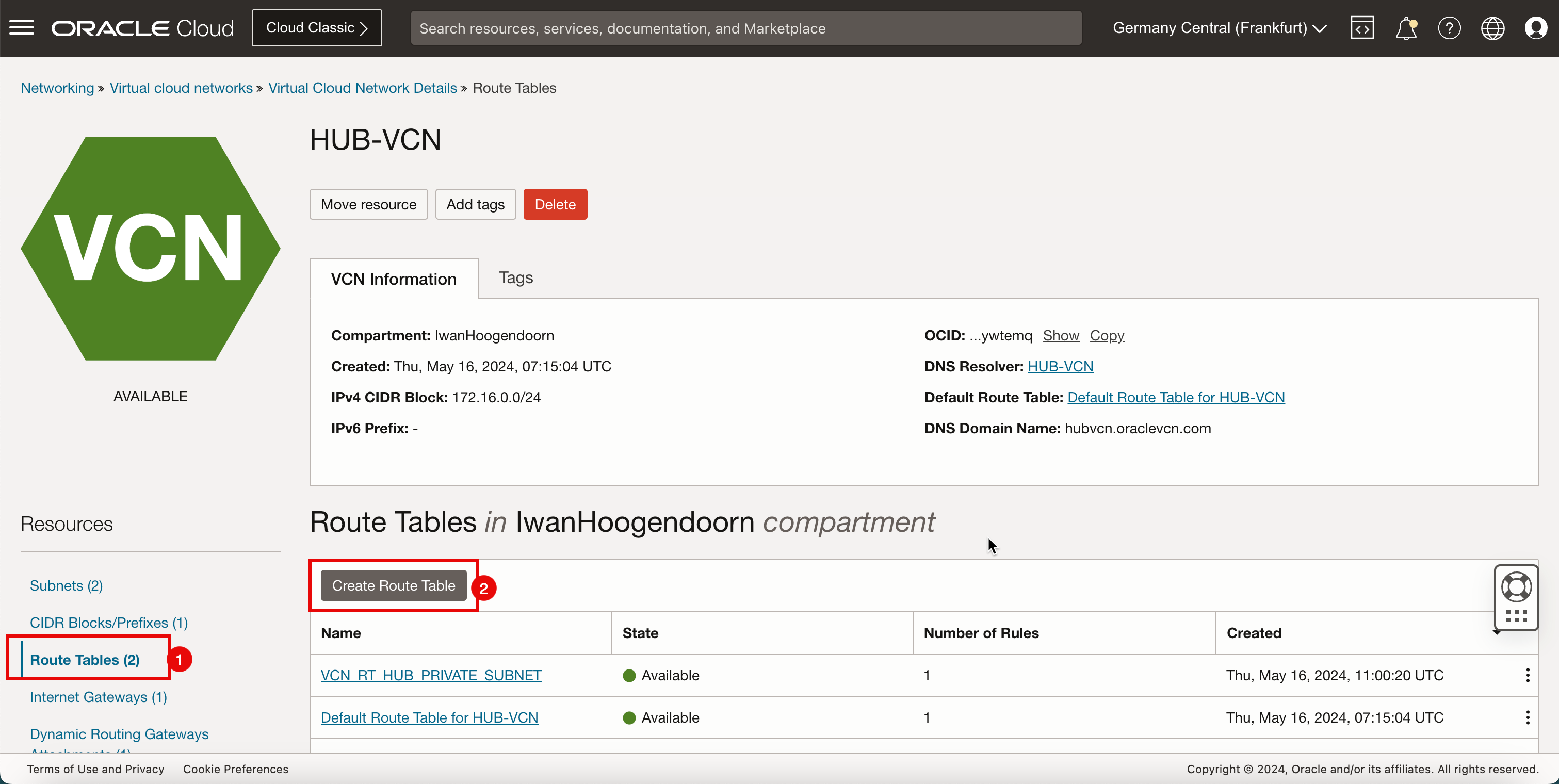

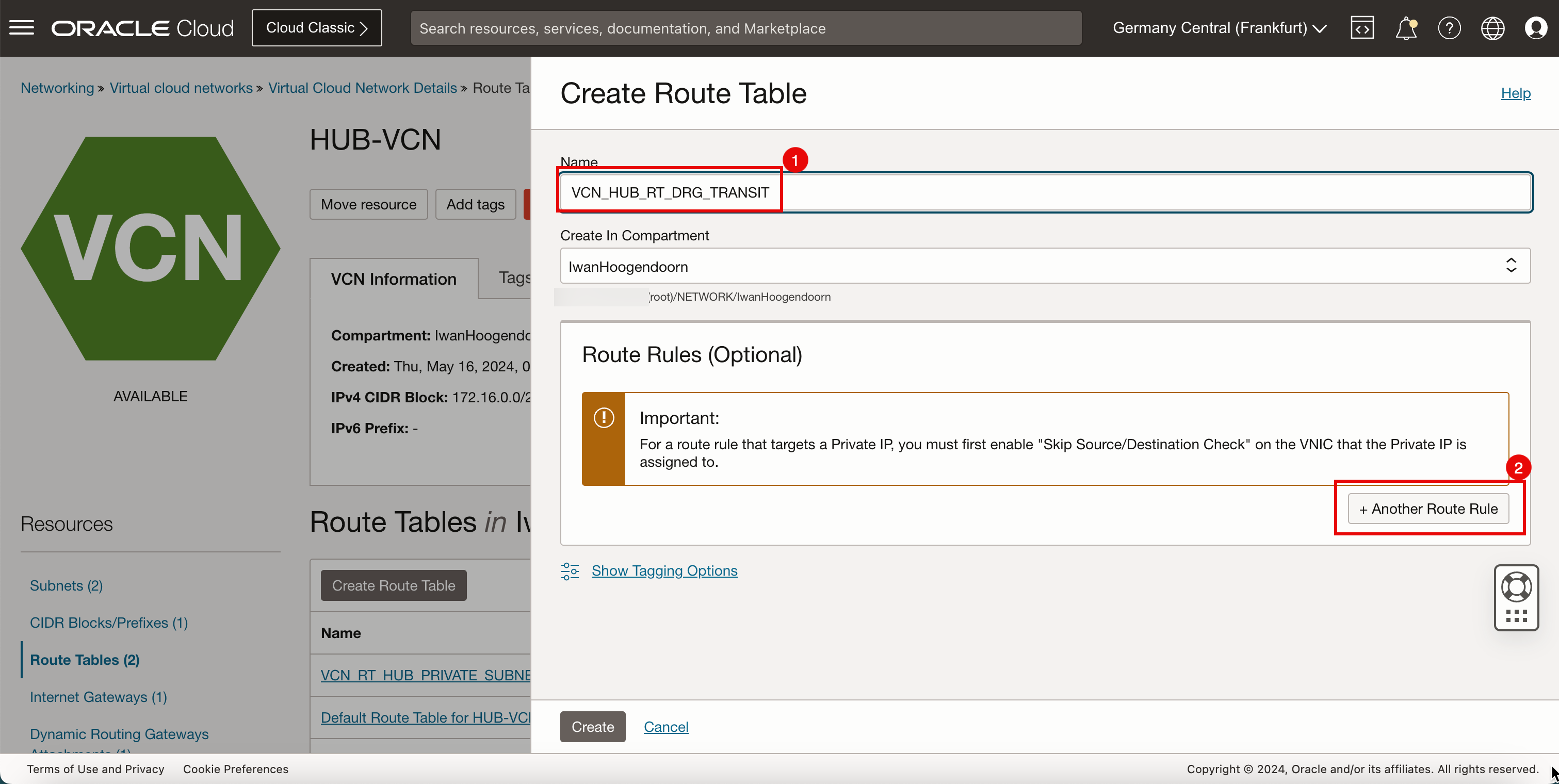

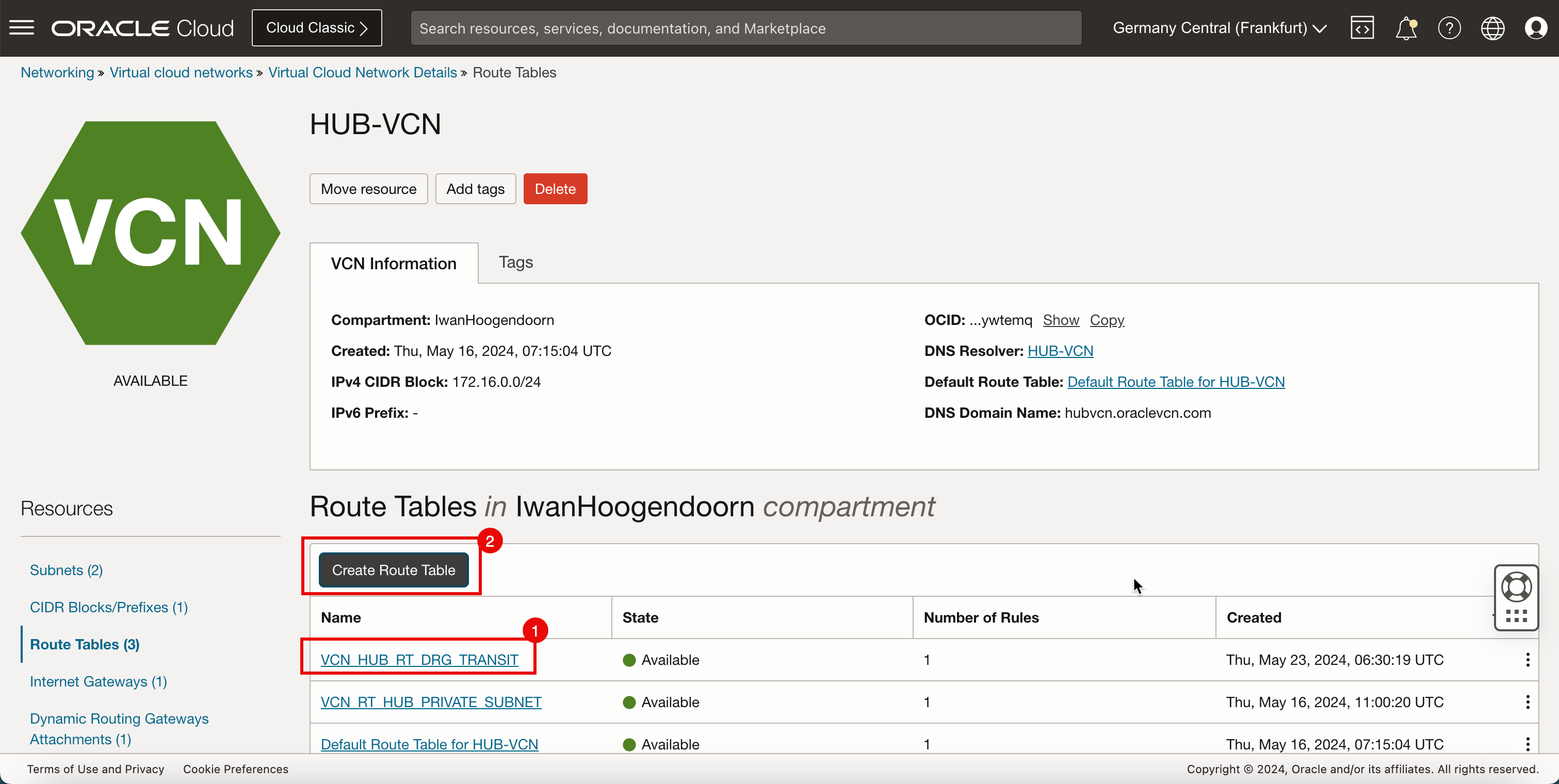

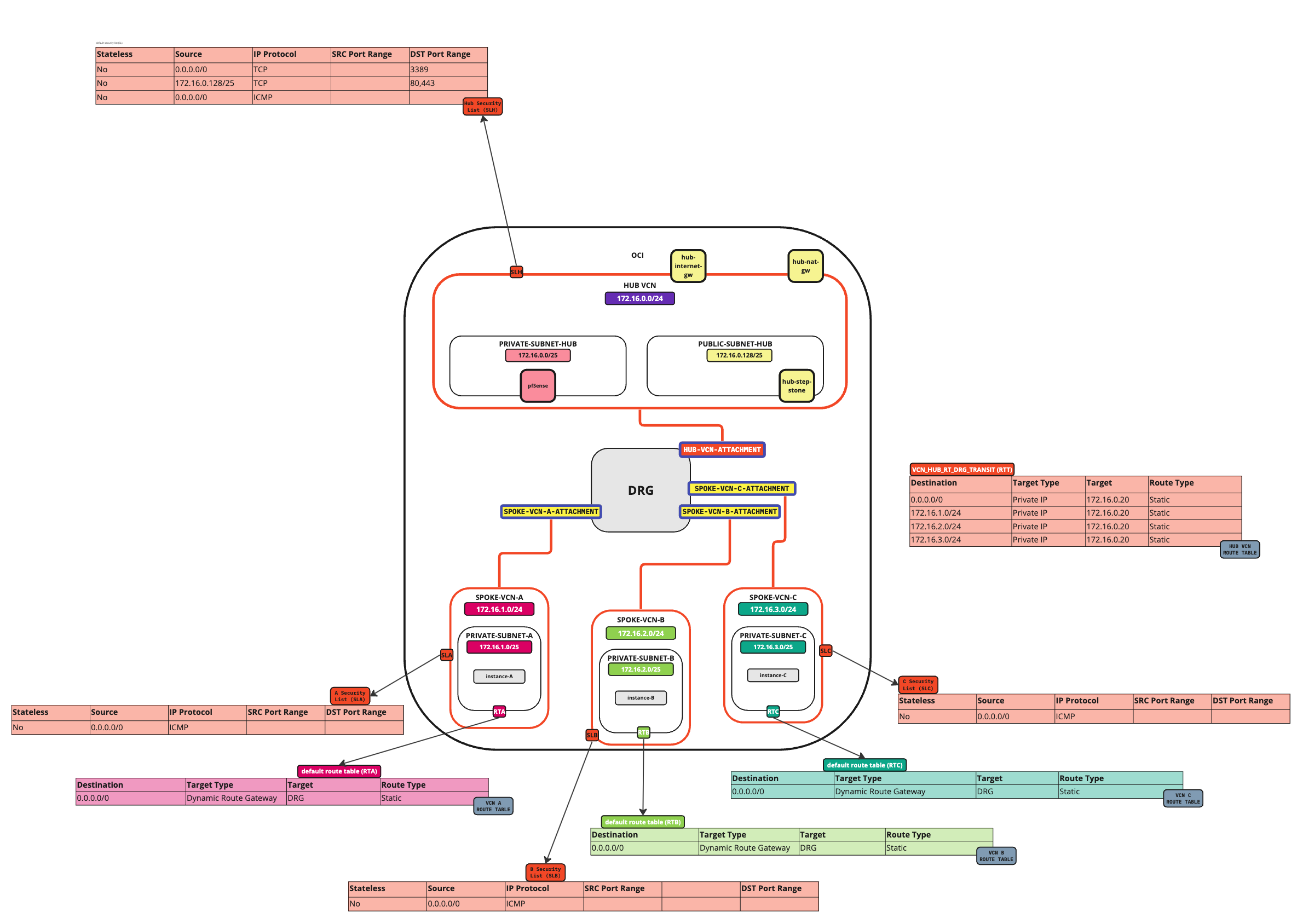

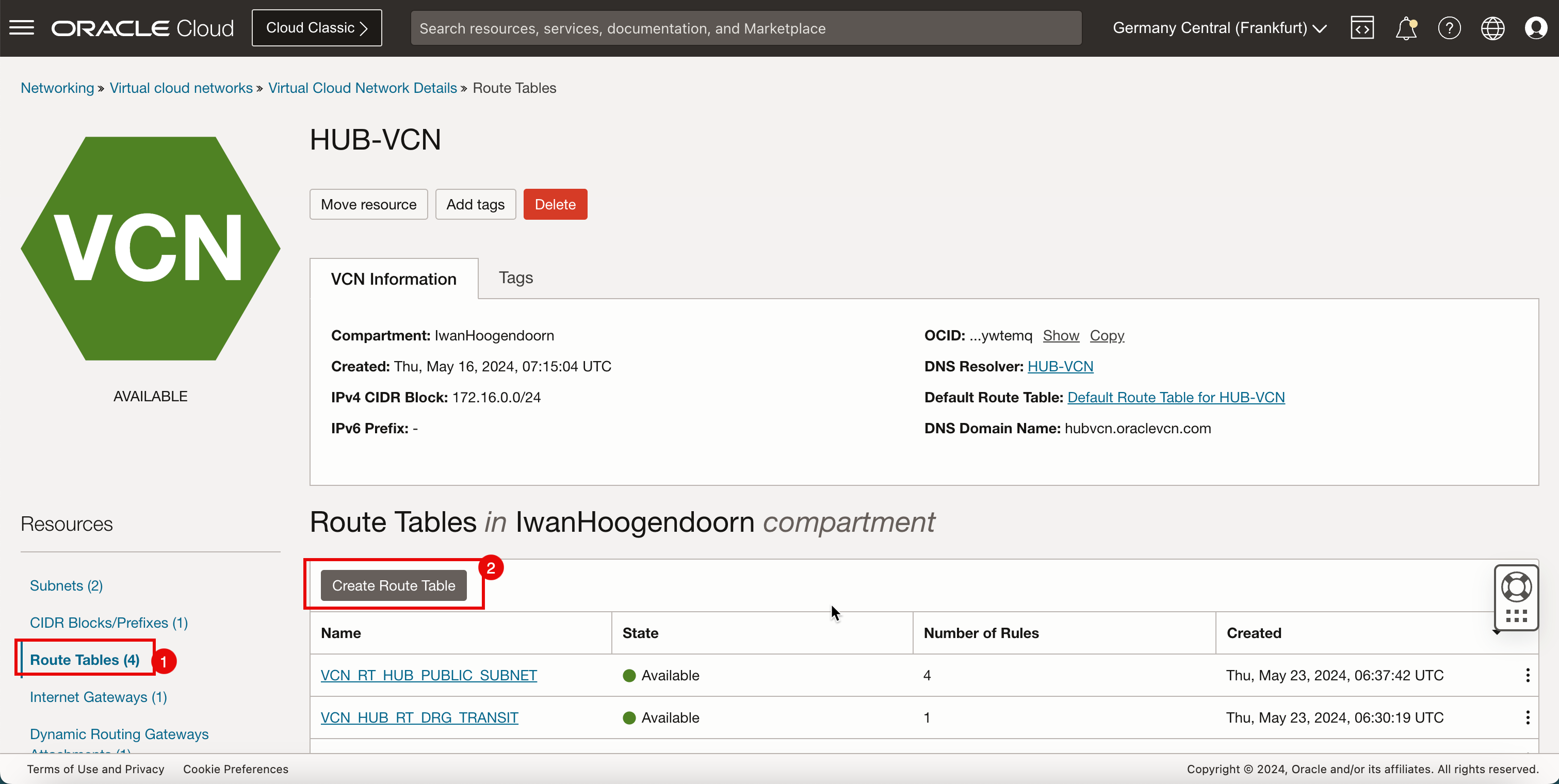

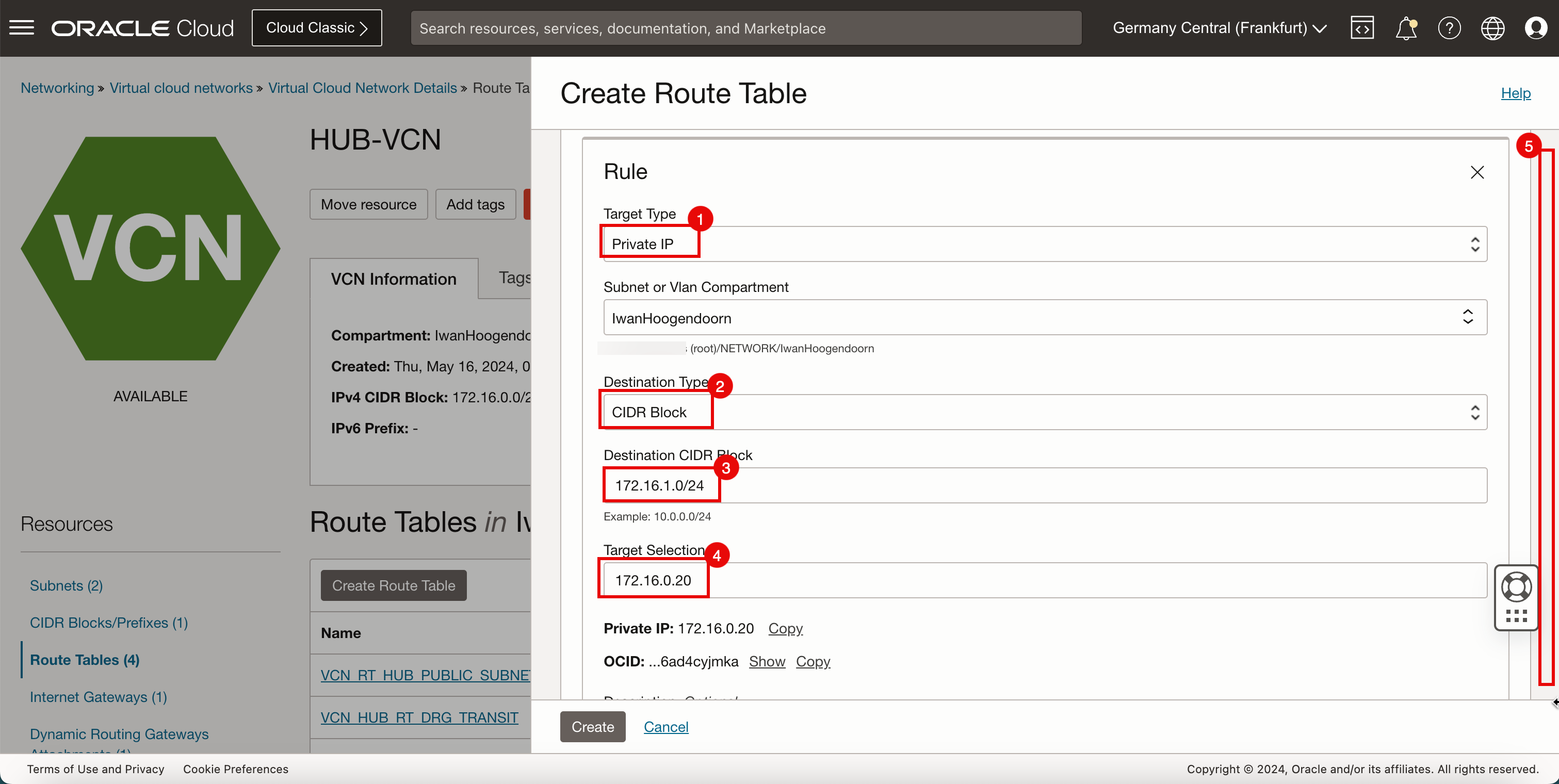

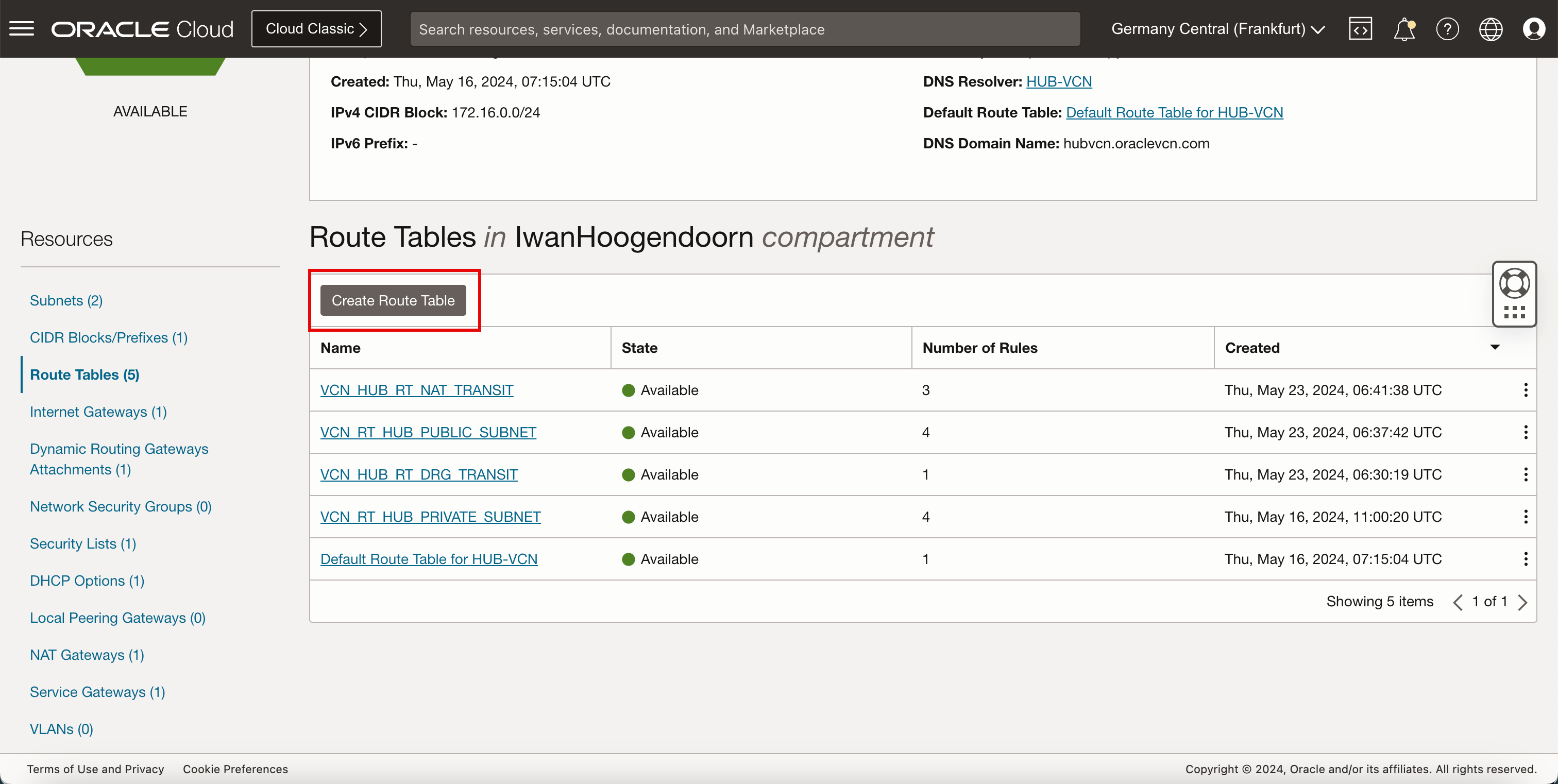

作業 7.3:建立及設定 Hub VCN 路由表

-

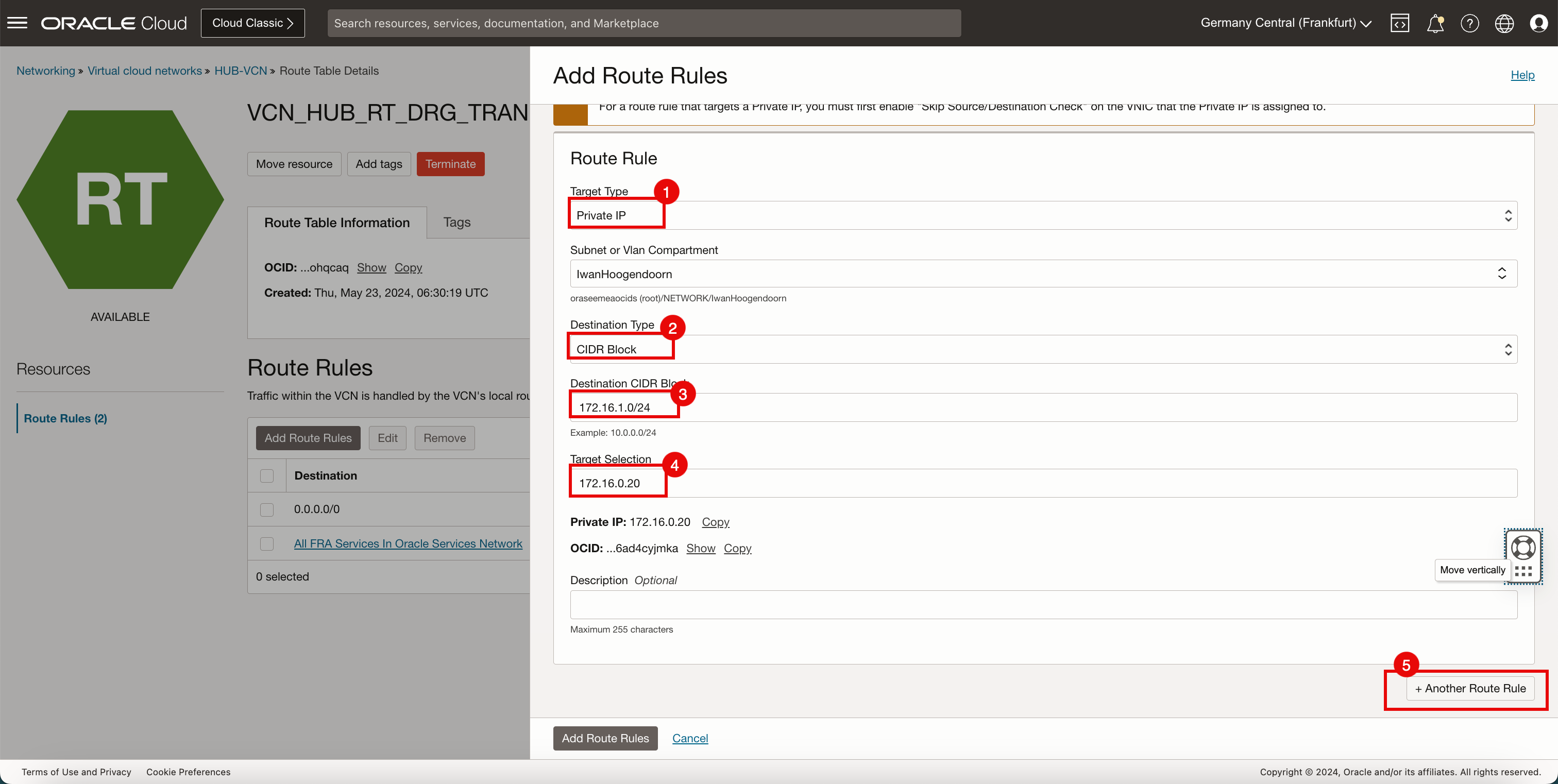

在 Hub VCN 中建立路由表 (

VCN_HUB_RT_DRG_TRANSIT)。目的地 目標類型 Target 路由類型 0.0.0.0/0 專用 IP 172.16.0.20 (FW IP) 靜態 172.16.1.0/24 專用 IP 172.16.0.20 (FW IP) 靜態 172.16.2.0/24 專用 IP 172.16.0.20 (FW IP) 靜態 172.16.3.0/24 專用 IP 172.16.0.20 (FW IP) 靜態 注意:若要將從網輻前往網輻的流量遞送至網狀 VCN,我們也必須在此路由表中的特定路由中新增,因為預設

0.0.0.0/0不足以執行此工作。 -

前往 OCI 主控台。

- 按一下左上角的漢堡選單 (按)。

- 按一下網路。

- 按一下虛擬雲端網路。

-

按一下中樞 VCN。

- 按一下路由表。

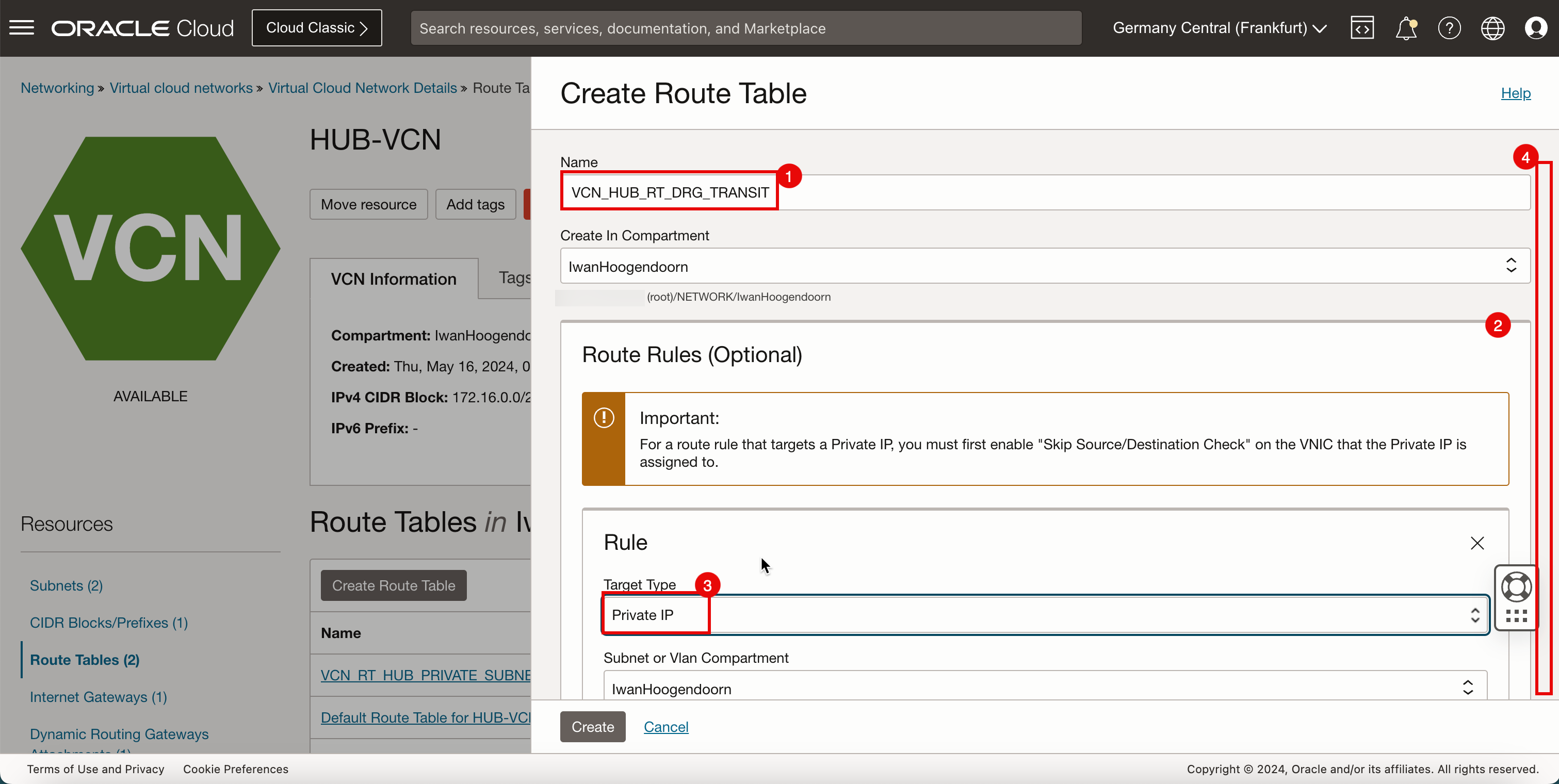

- 按一下建立路由表。

- 輸入新中樞 VCN 路由表的名稱。

- 按一下 + 另一個路由規則 (不在螢幕擷取畫面中)。

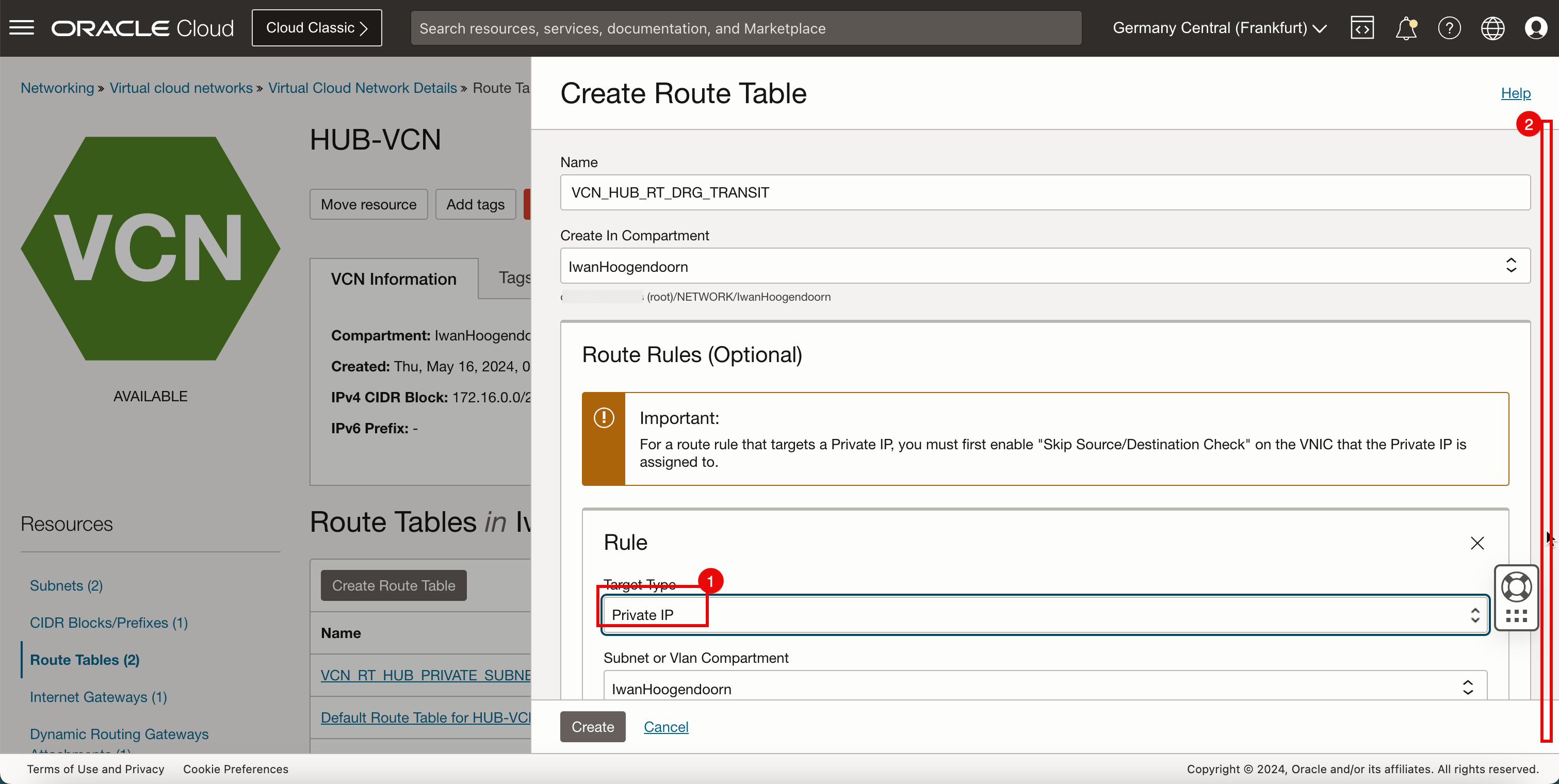

- 在目標類型中,選取專用 IP 。

- 向下捲動。

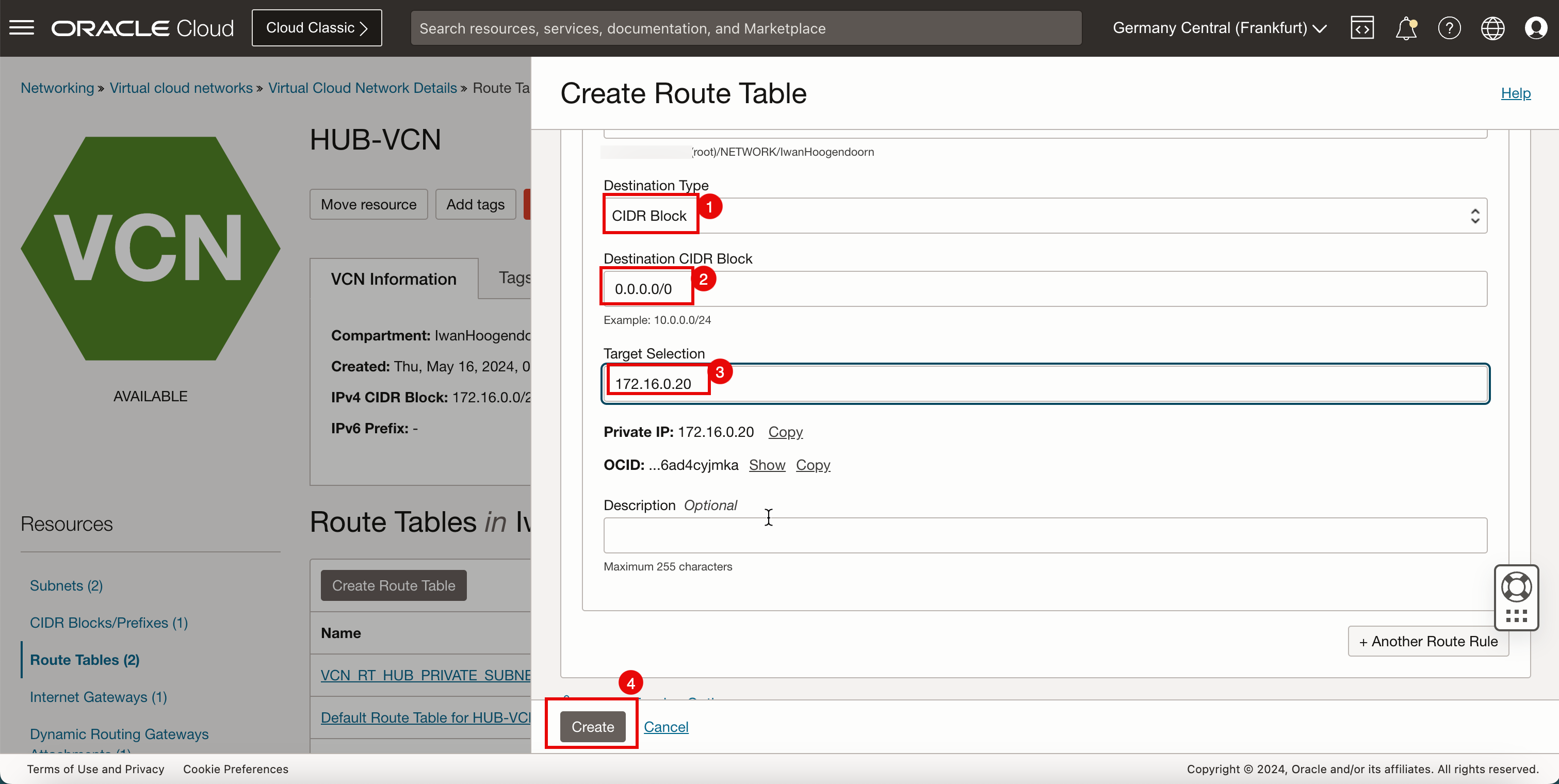

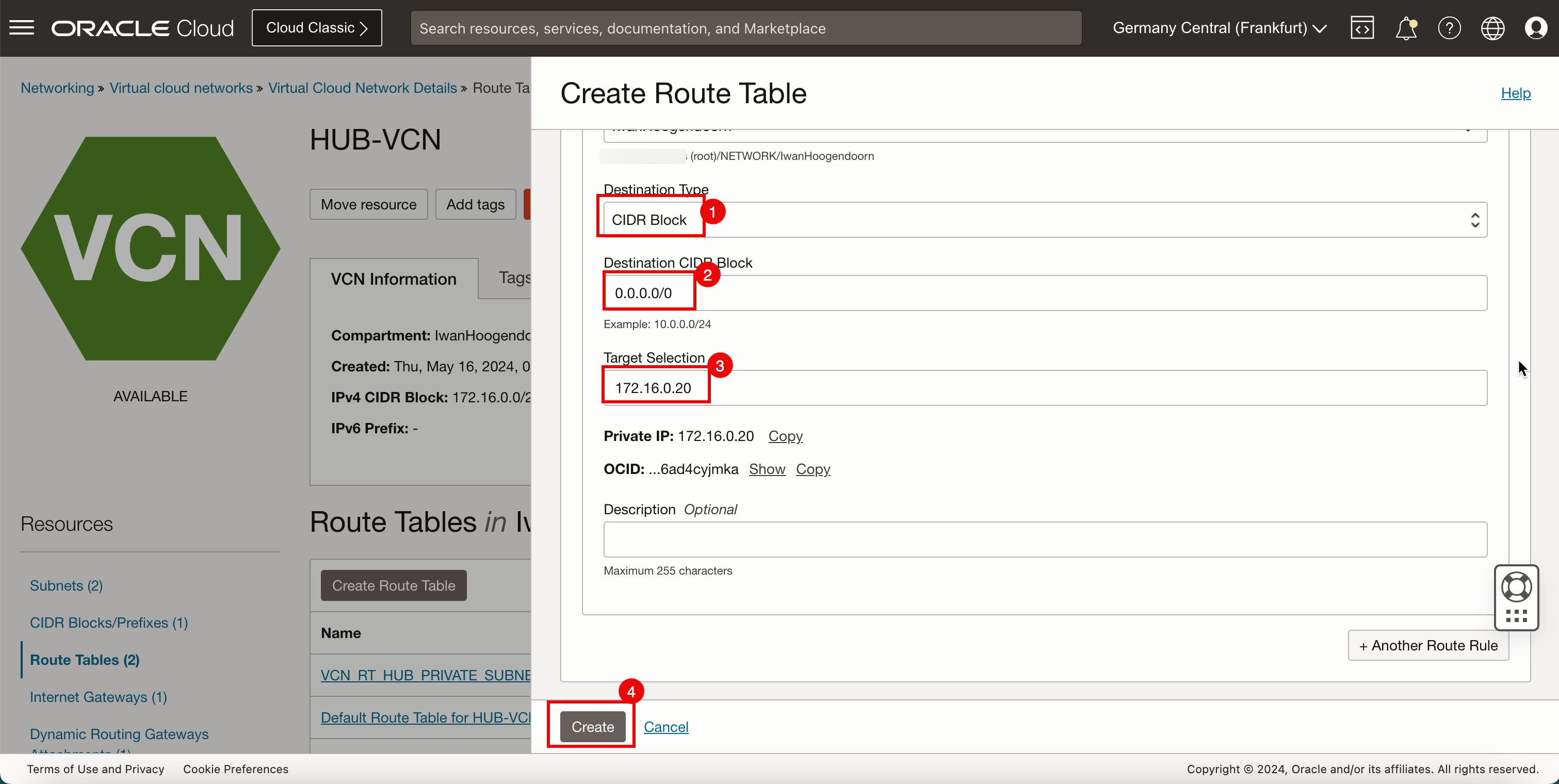

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

0.0.0.0/0。 - 在目標選擇中,輸入

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 按一下建立。

-

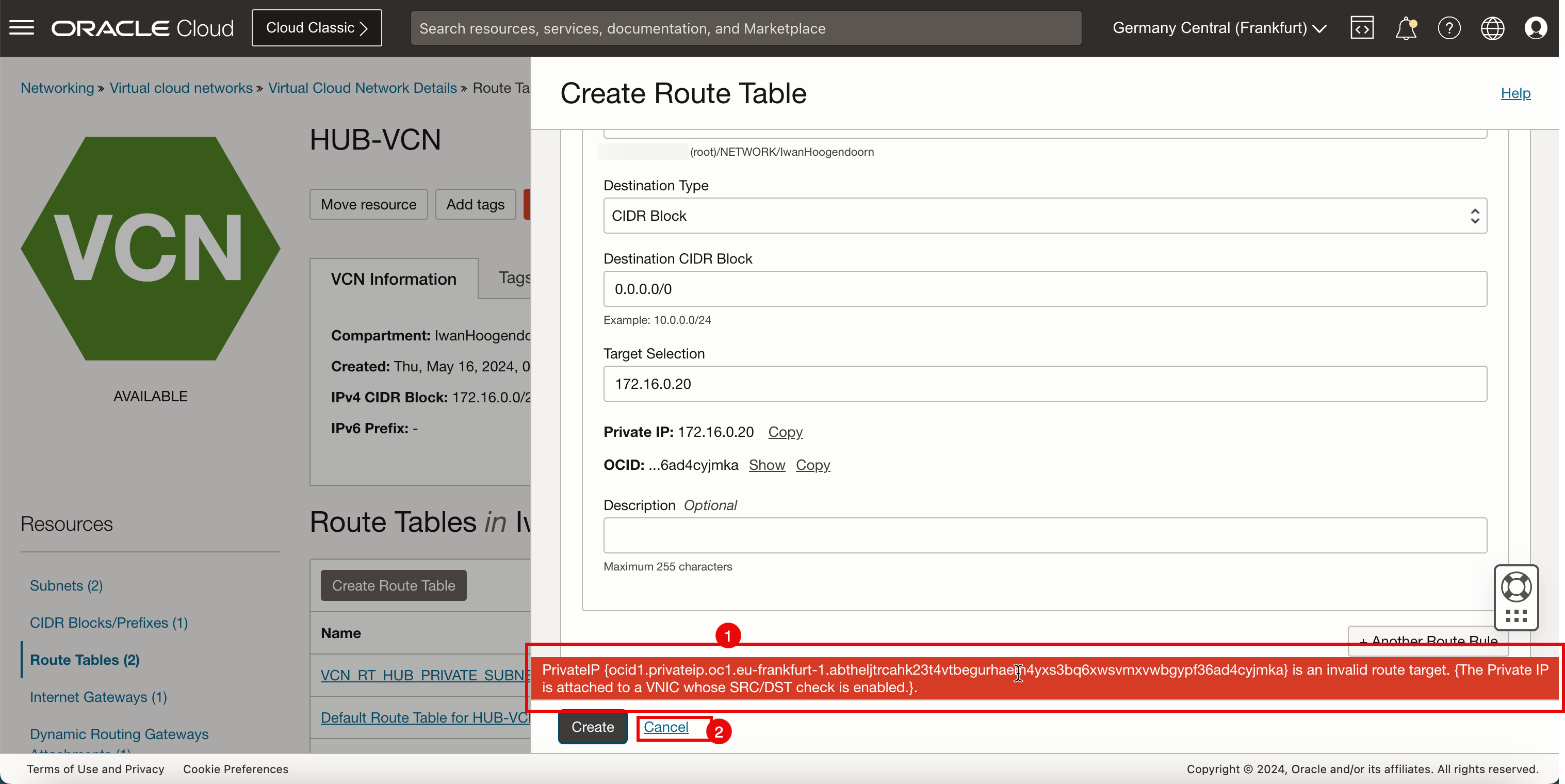

請注意,您會收到下列錯誤:

PrivatelP (ocid 1.privateip.oc1.eu-frankfurt-1.abtheljtrcahk23t4vtbeguxxxxxxxxxxxxxxxxxvwbgypf36ad4cyjmka) is an invalid route target. (The Private IP is attached to a VNIC whose SRC/DST check is enabled)。 -

按一下取消。

-

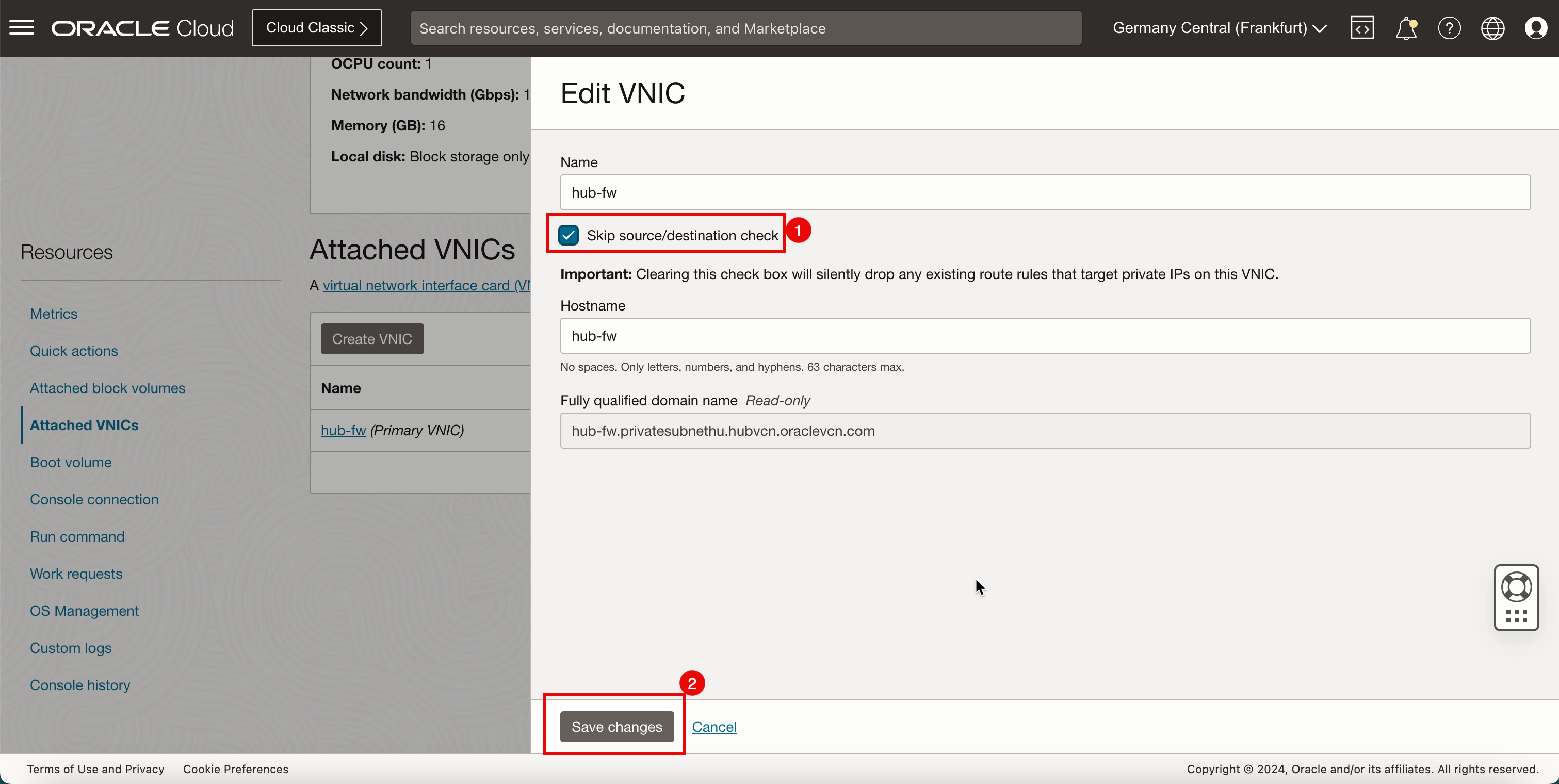

若要修正此問題,我們必須在 pfSense 防火牆執行處理 VNIC 上啟用略過來源 / 目的地檢查。

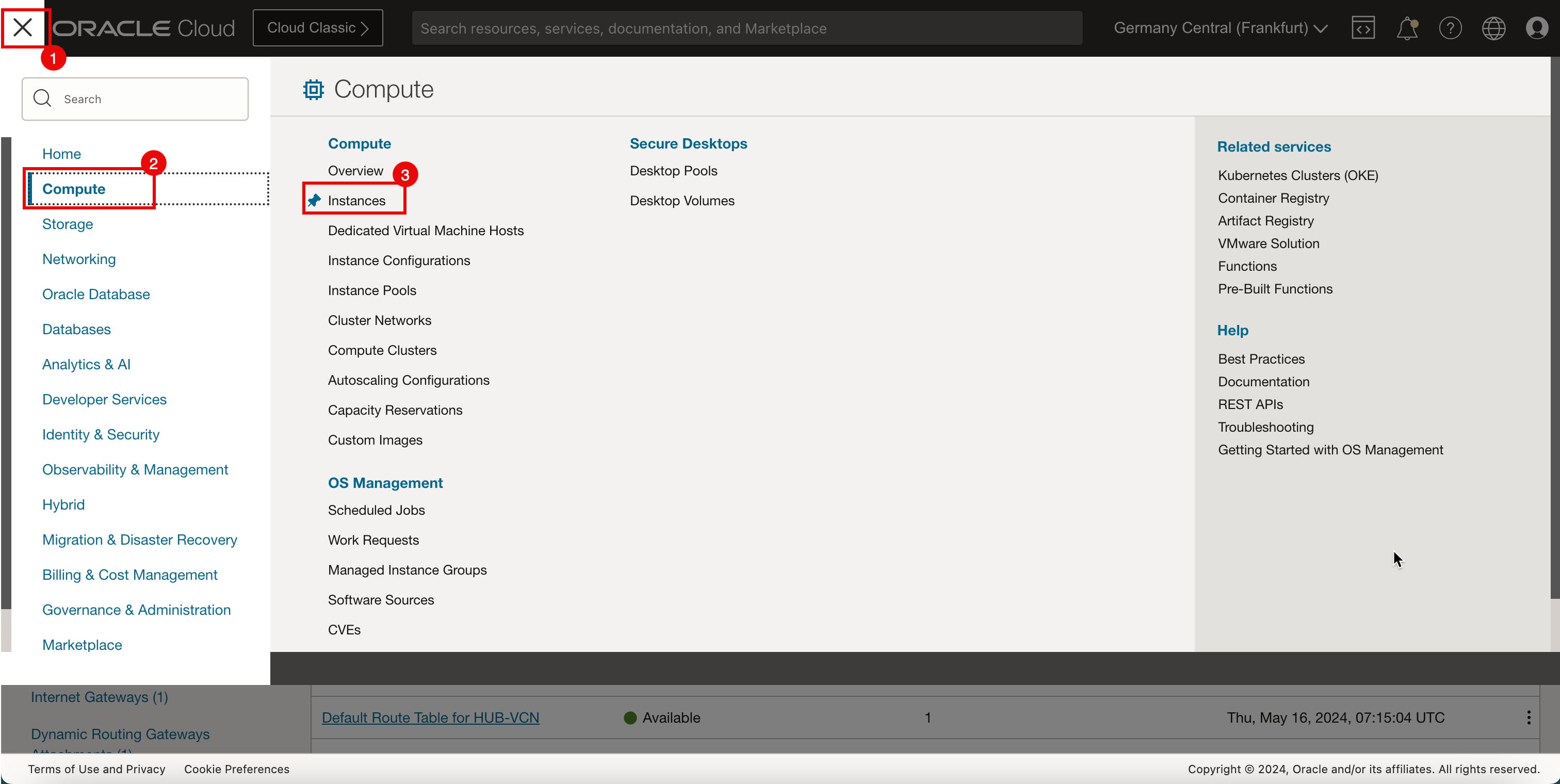

- 按一下漢堡功能表 (p)。

- 按一下計算。

- 按一下執行處理。

-

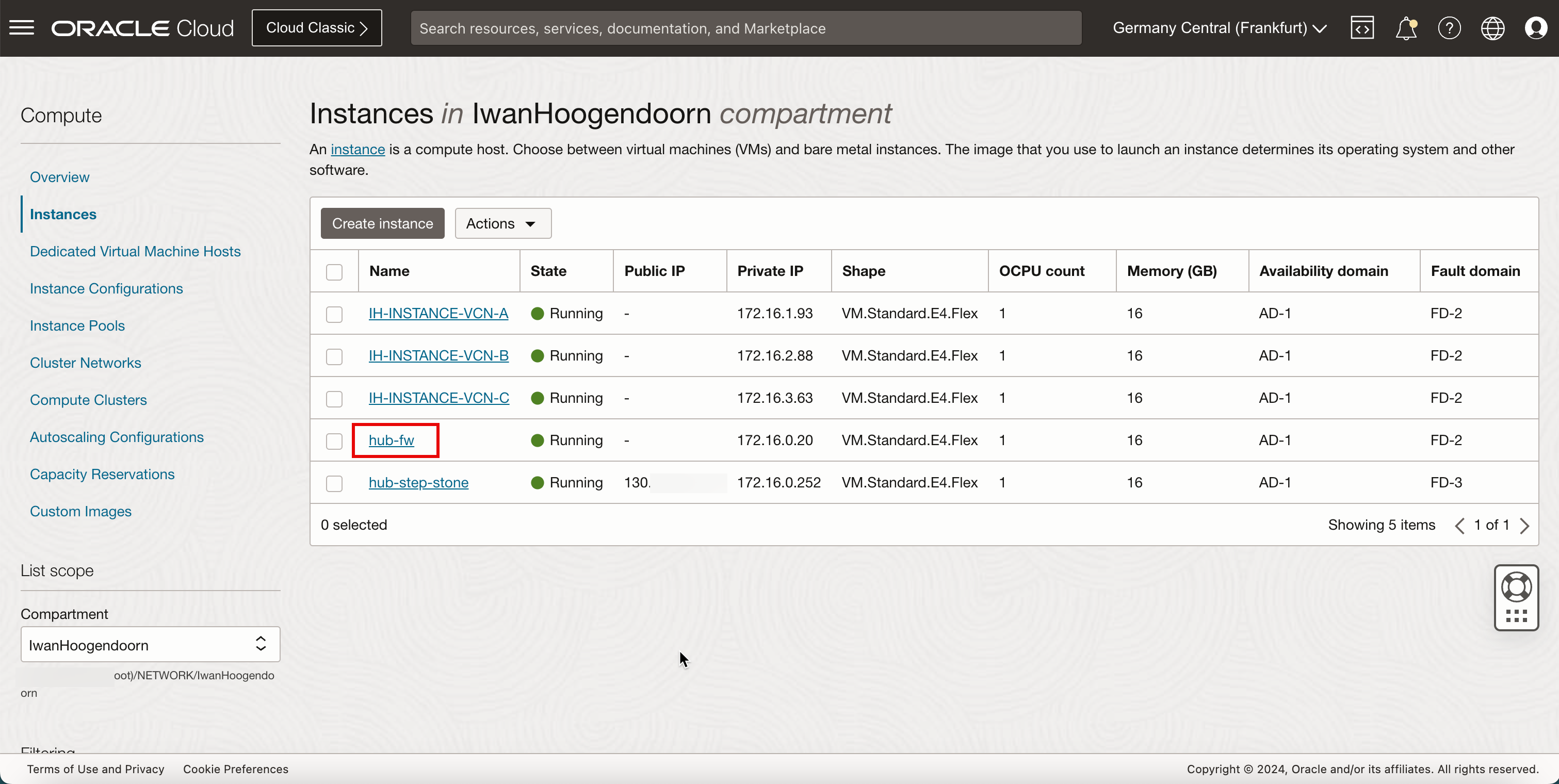

按一下

hub-fw(pfSense 執行處理)。

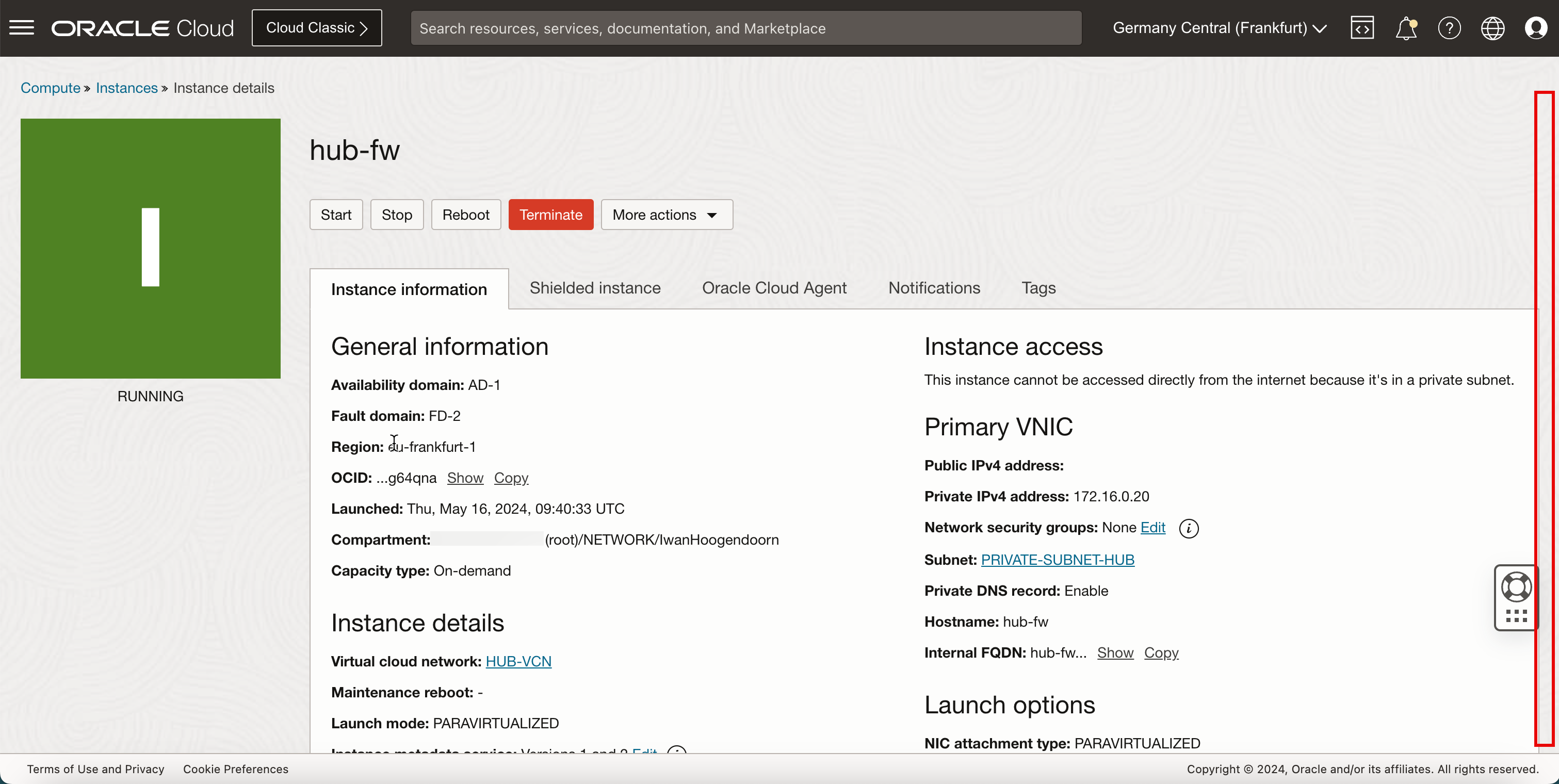

-

向下捲動。

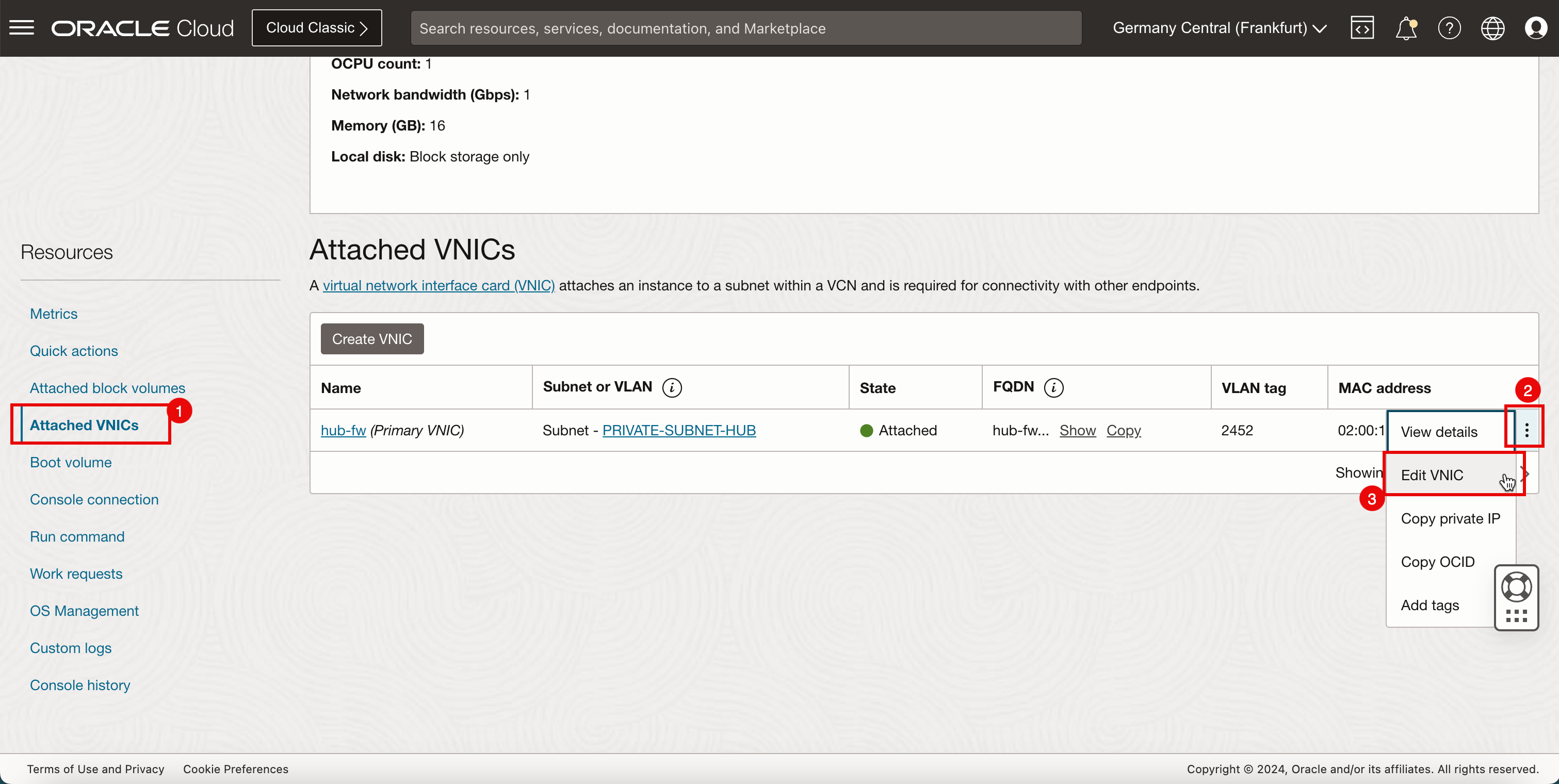

- 按一下附加的 VNIC 。

- 按一下 VNIC 的三個點。

- 按一下編輯 VNIC 。

- 選取略過來源 / 目的地檢查。

- 按一下儲存變更。

-

現在,請建立 Hub VNC 路由表。

- 按一下左上角的漢堡選單 (按)。

- 按一下網路。

- 按一下虛擬雲端網路。

-

按一下中樞 VCN。

- 按一下路由表。

- 按一下建立路由表。

- 輸入新中樞 VCN 路由表的名稱。

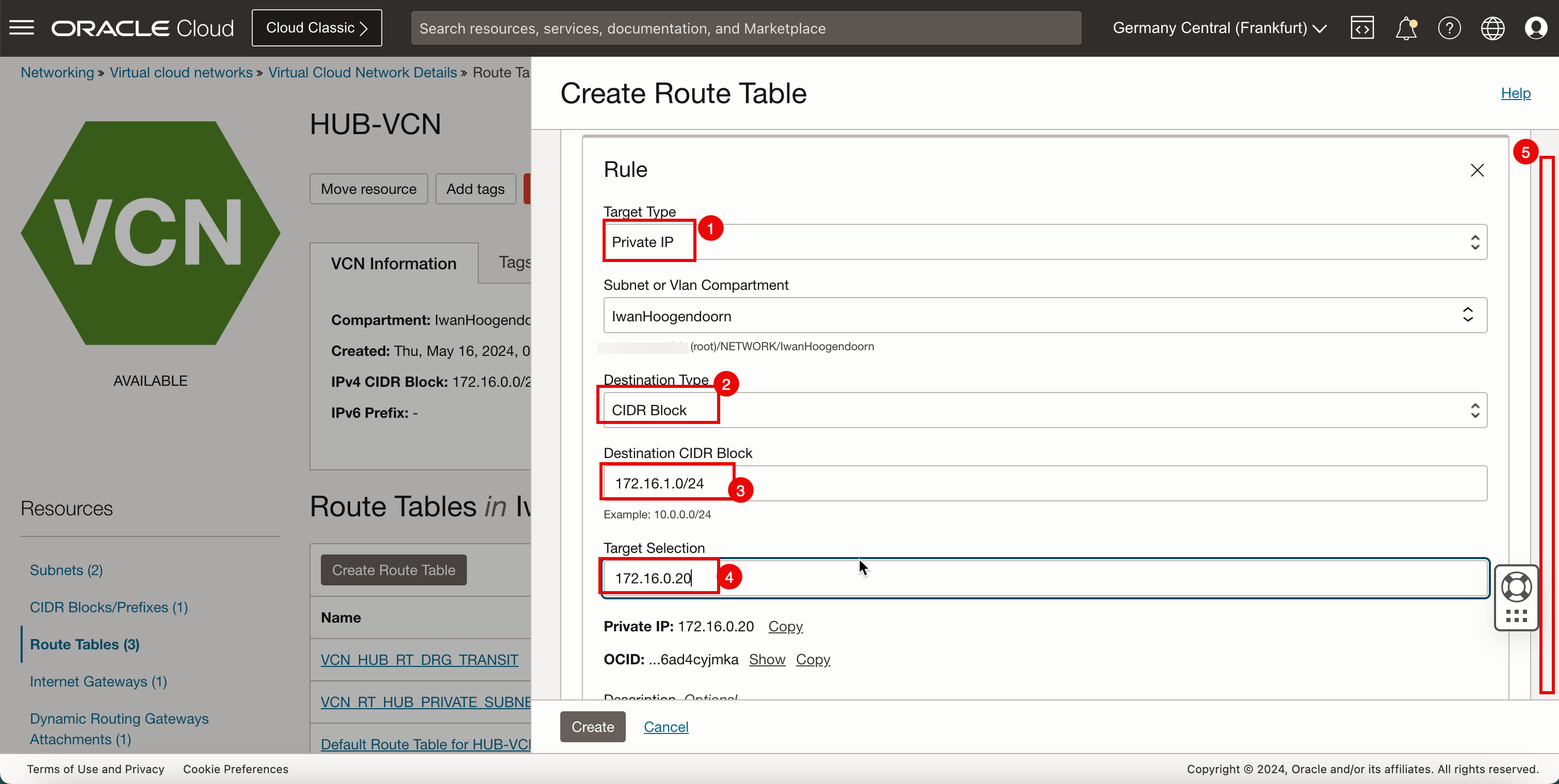

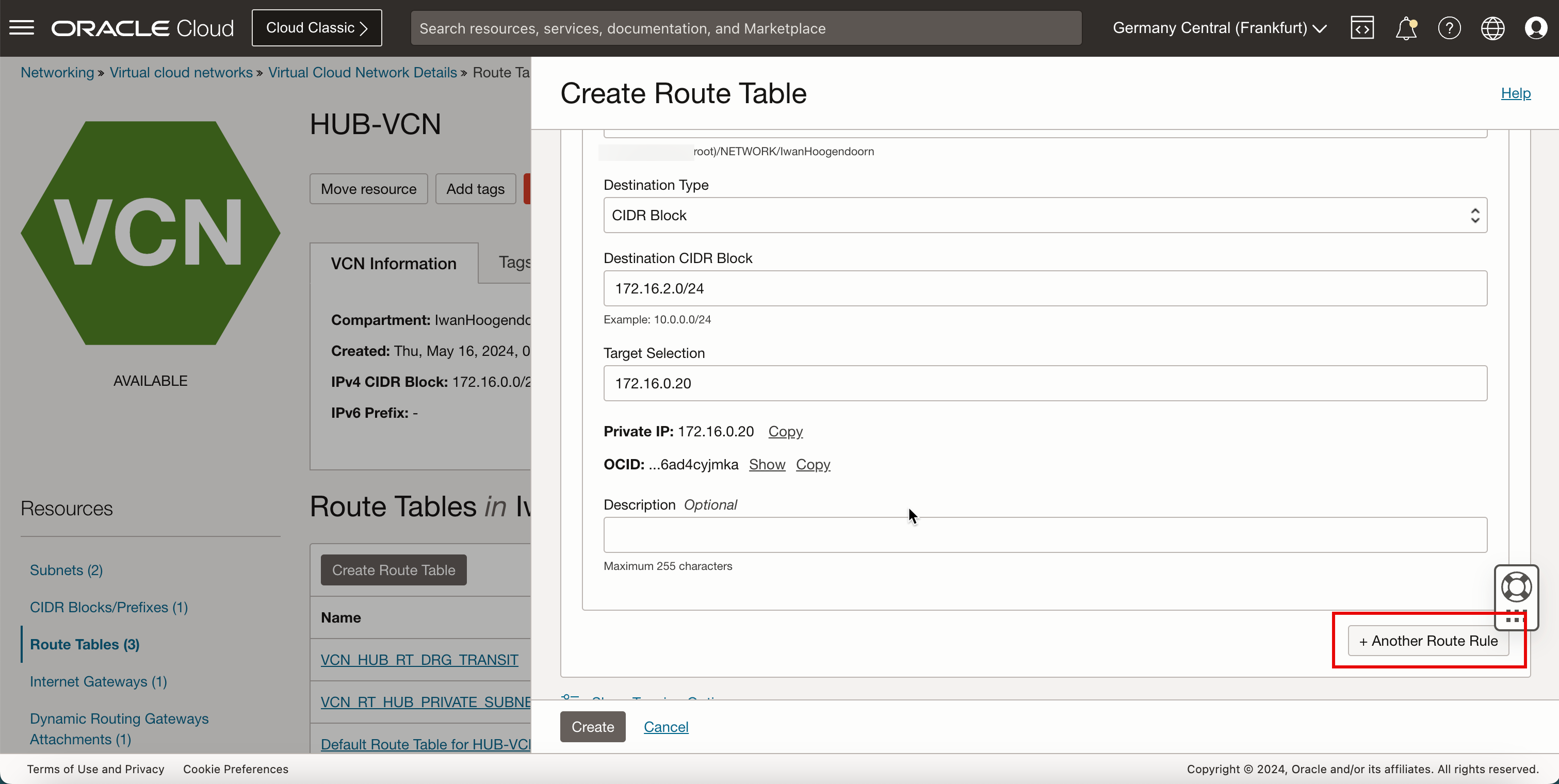

- 按一下 + 另一個路由規則。

- 在目標類型中,選取專用 IP 。

- 向下捲動。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

0.0.0.0/0。 - 在目標選擇中,輸入

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 按一下建立。

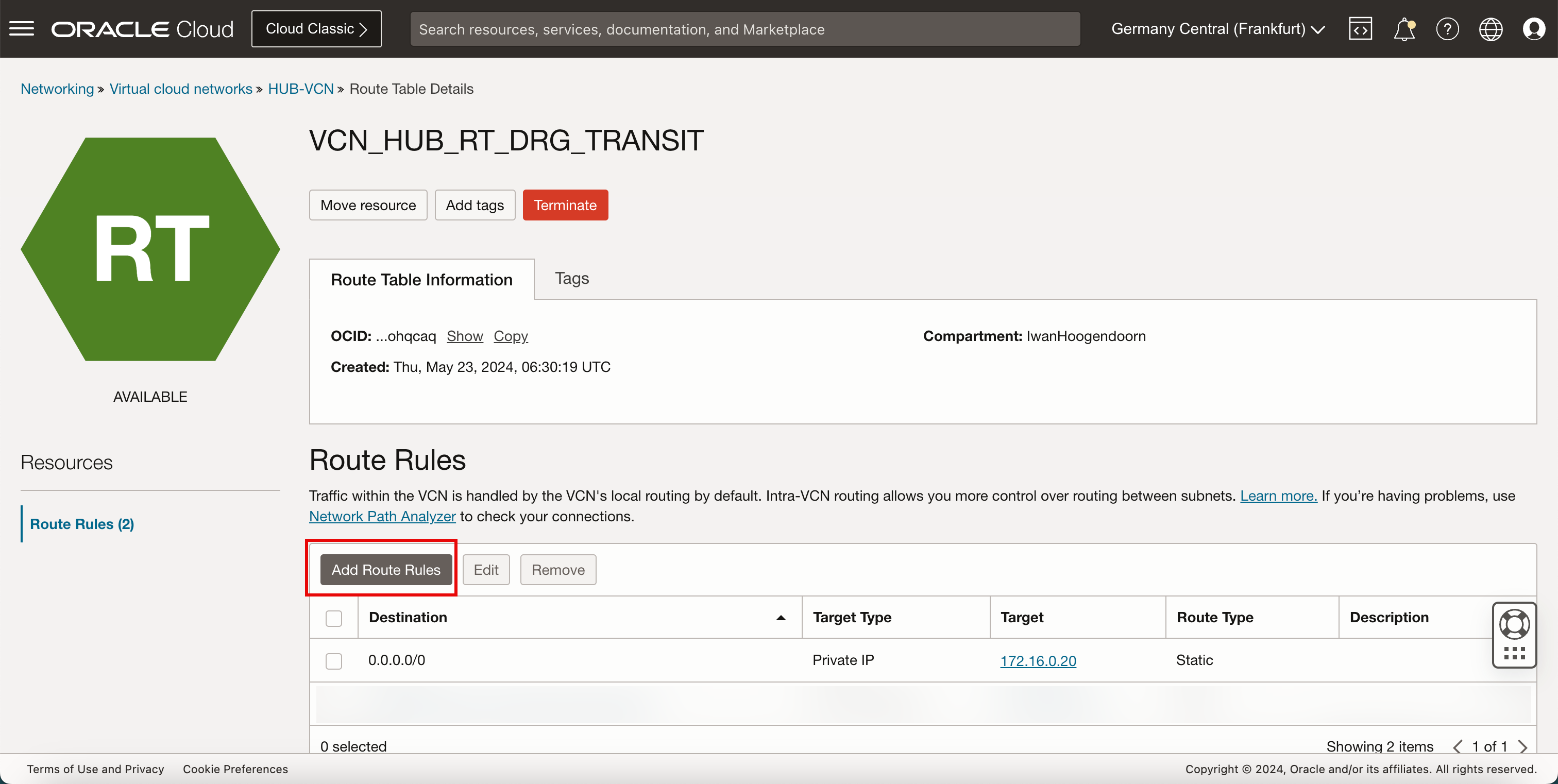

-

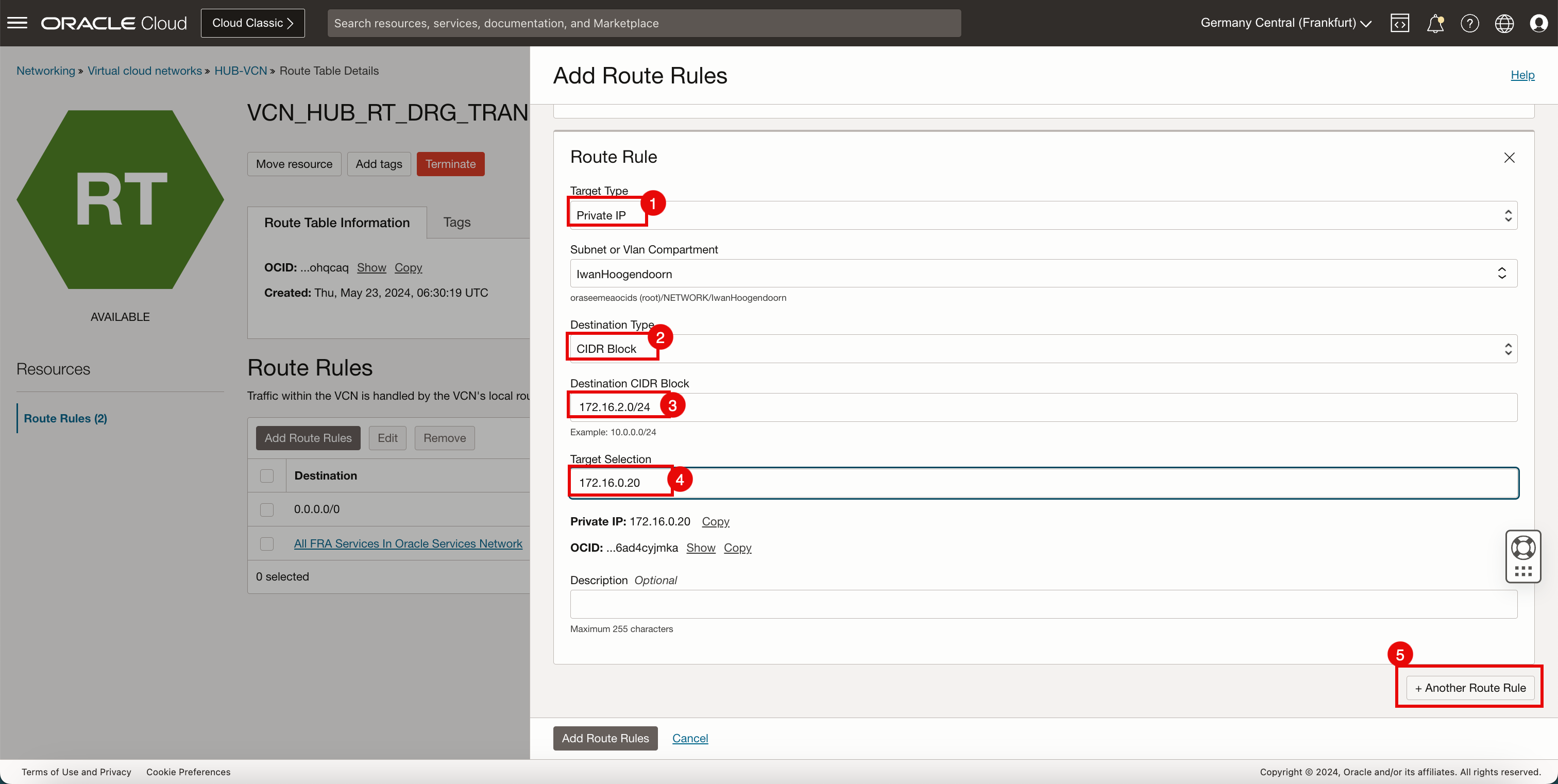

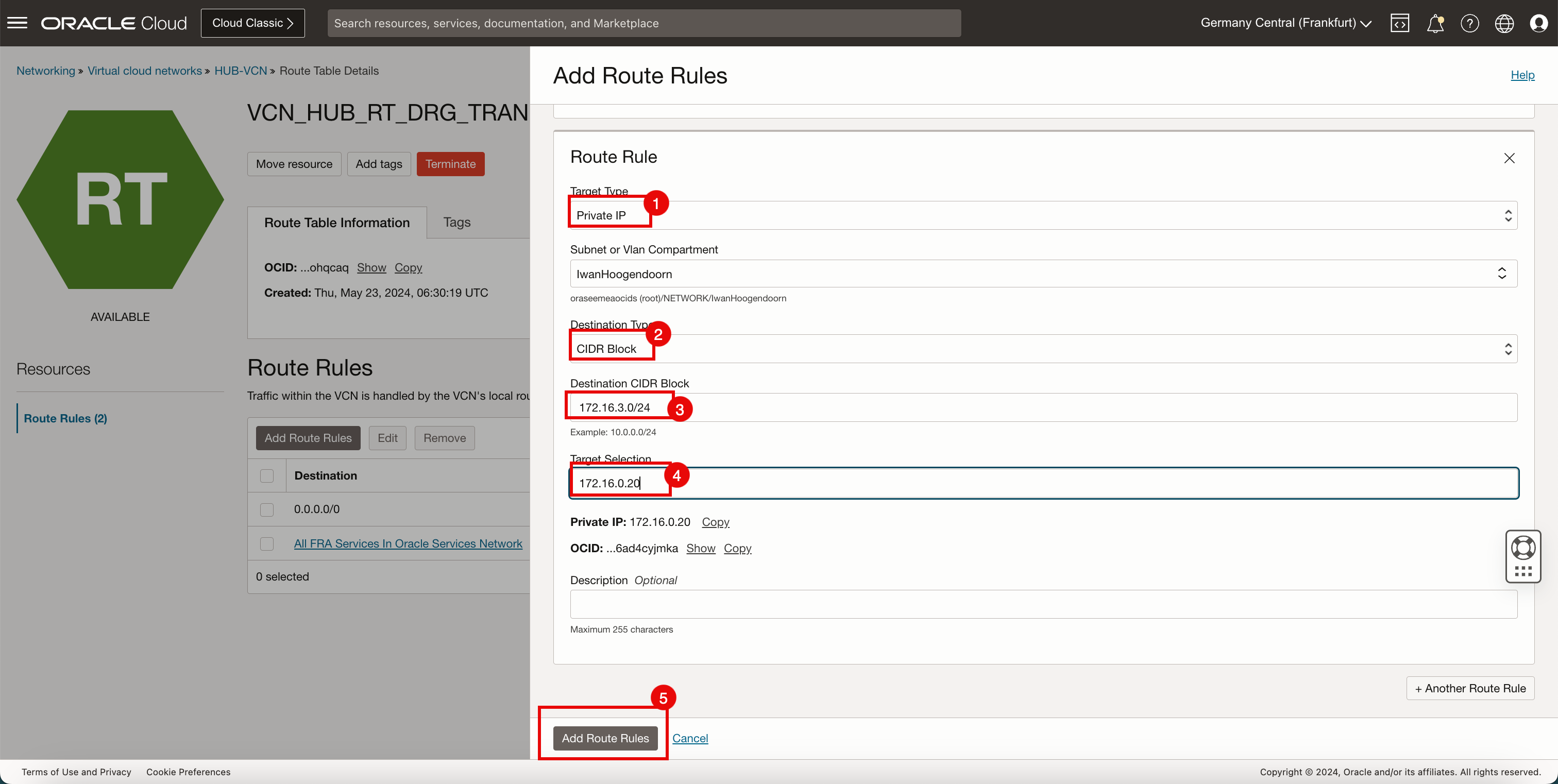

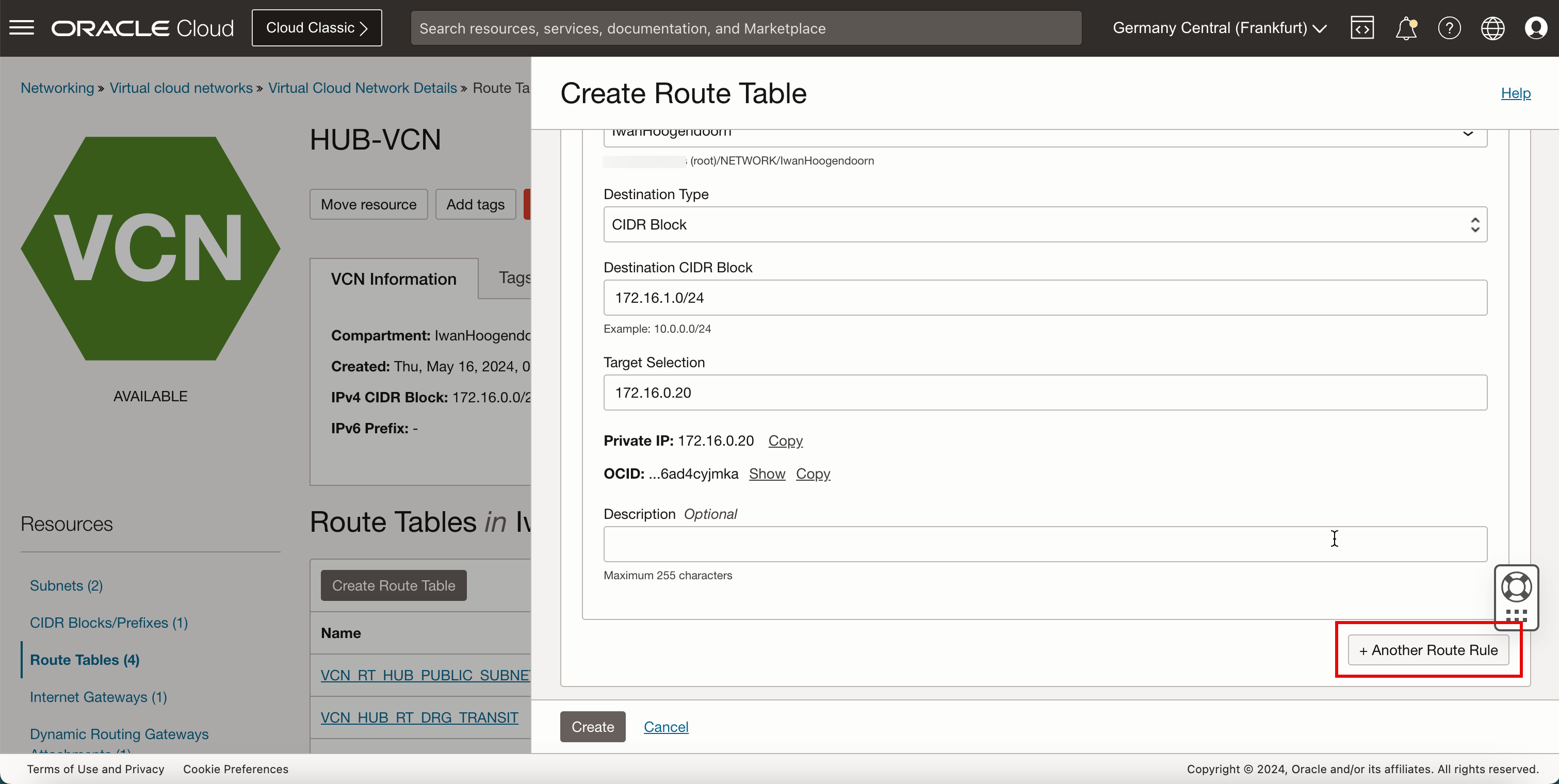

我們需要再新增三個路由至

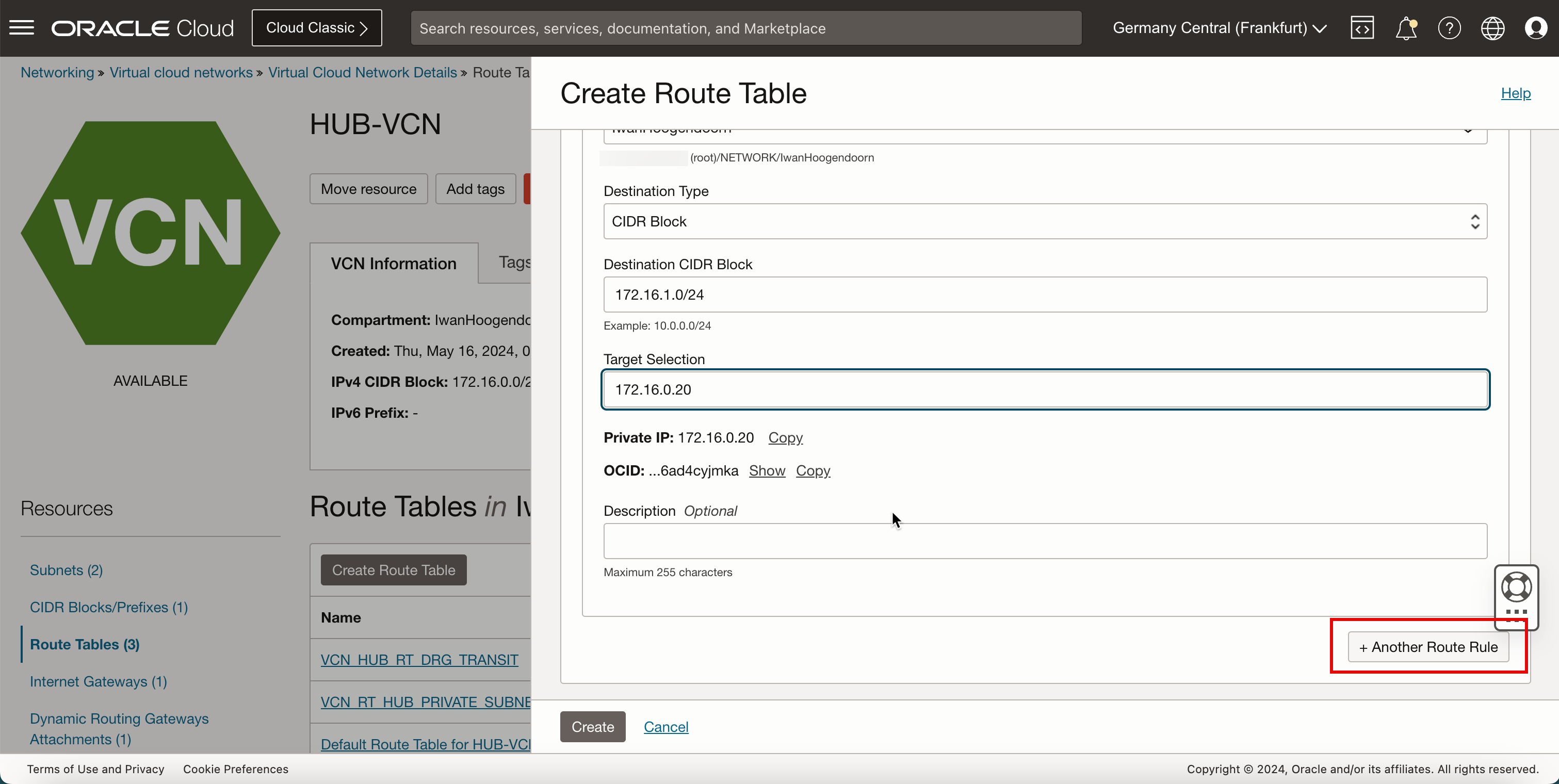

VCN_HUB_RT_DRG_TRANSIT路由表。 -

按一下新增路由規則。

- 在目標類型中,選取專用 IP 。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.1.0/24。 - 在目標選擇中,輸入

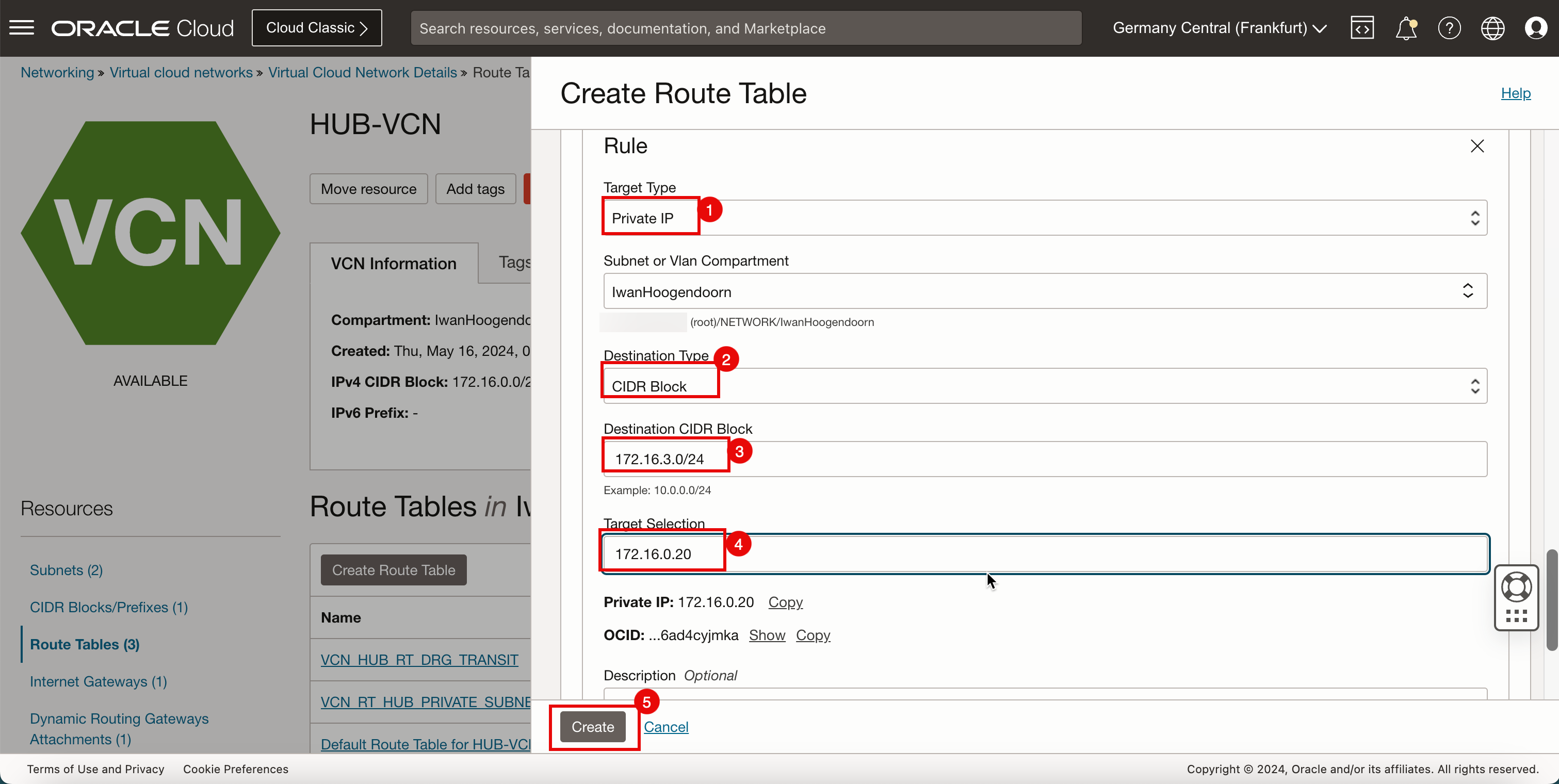

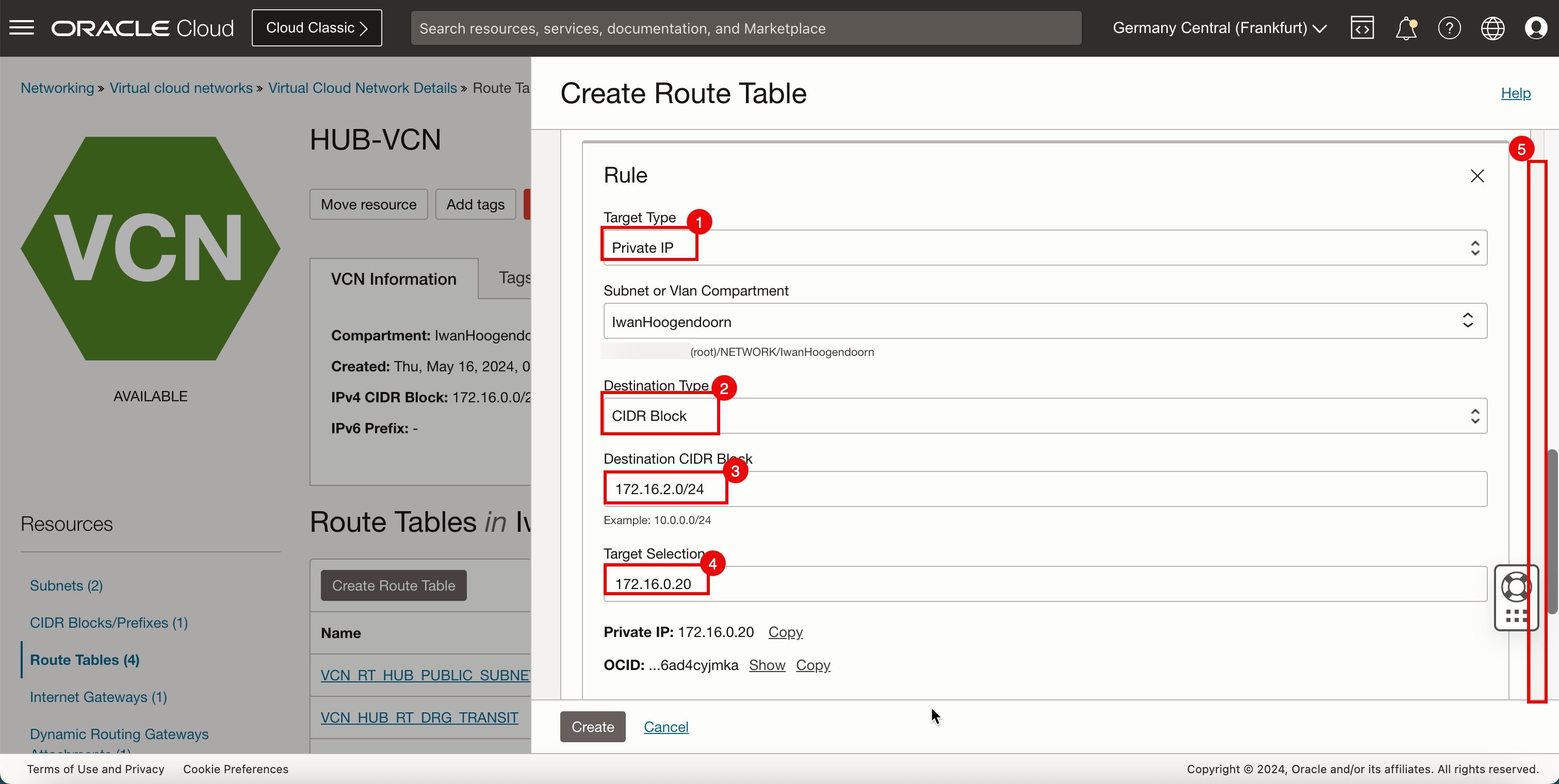

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 按一下 + 另一個路由規則。

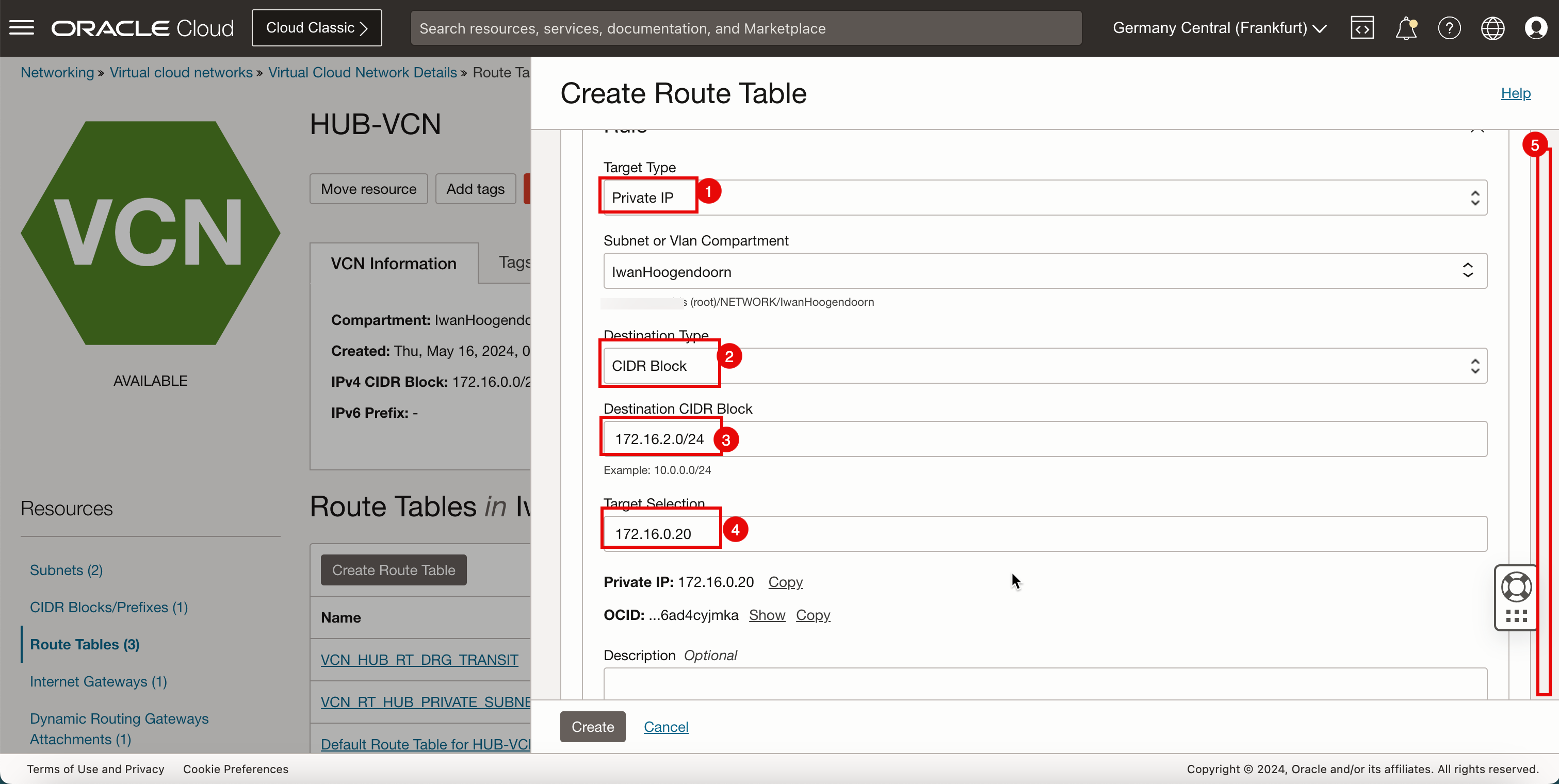

- 在目標類型中,選取專用 IP 。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.2.0/24。 - 在目標選擇中,輸入

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 按一下 + 另一個路由規則。

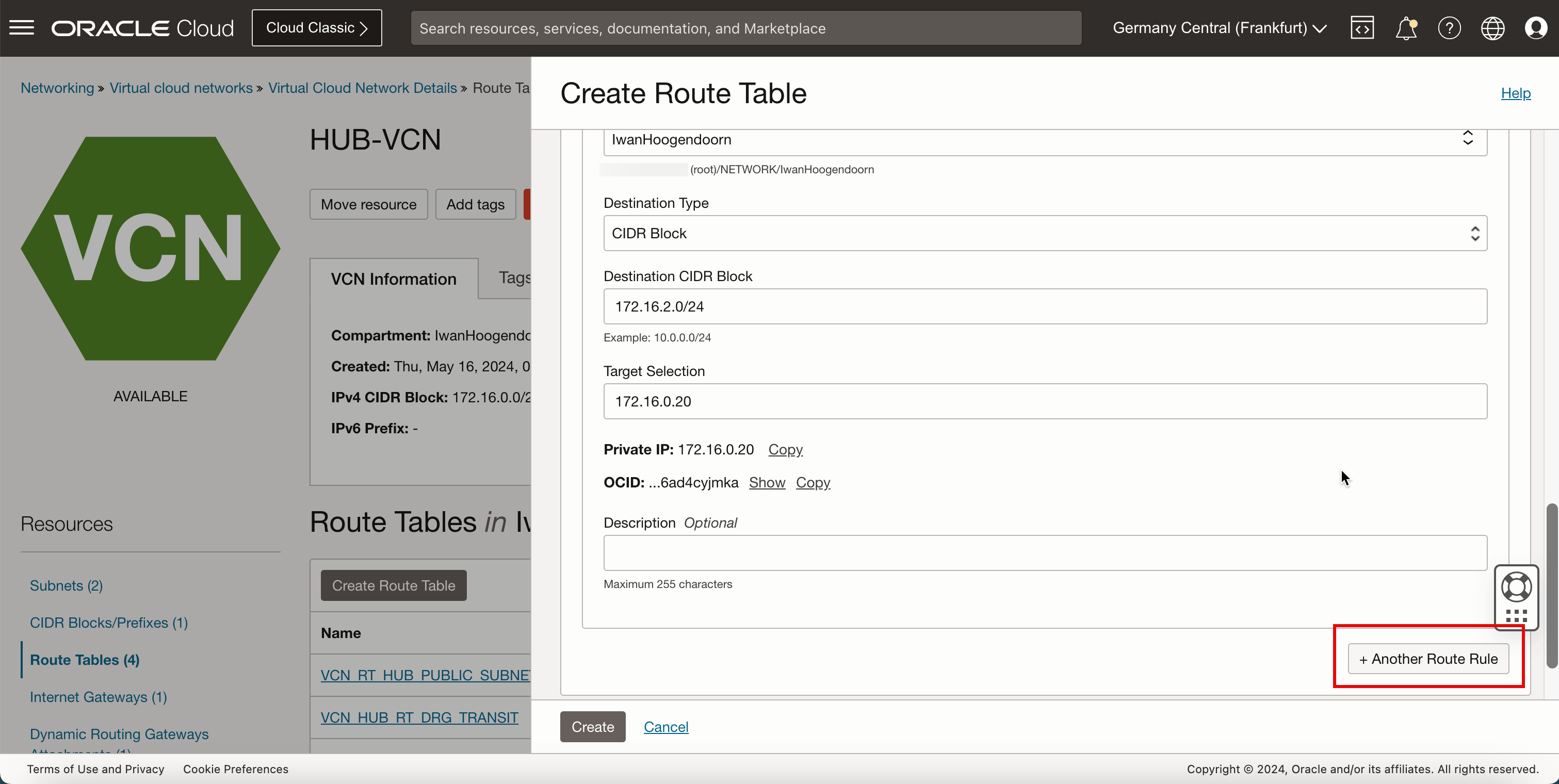

- 在目標類型中,選取專用 IP 。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.3.0/24。 - 在目標選擇中,輸入

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 按一下 + 另一個路由規則。

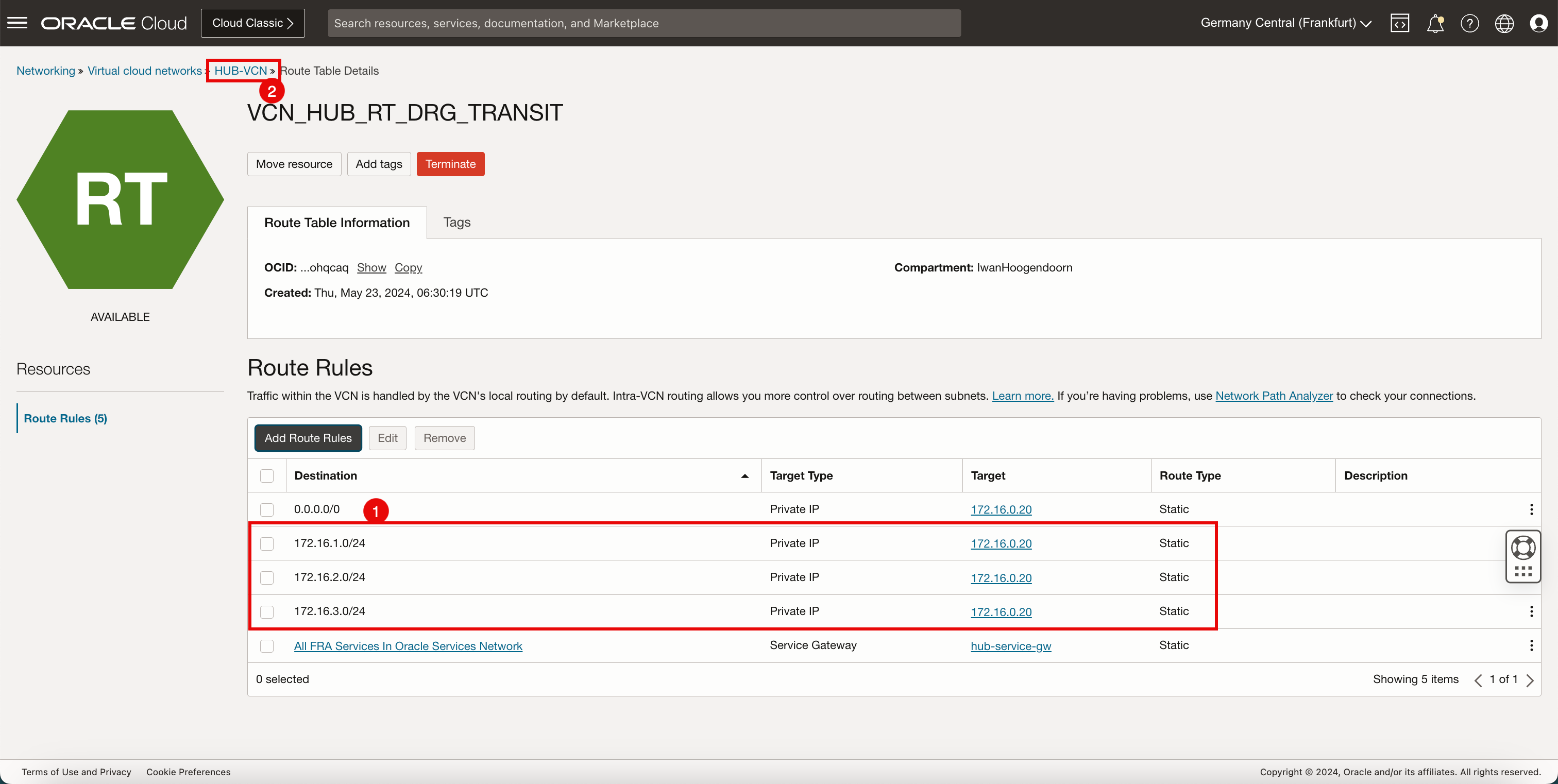

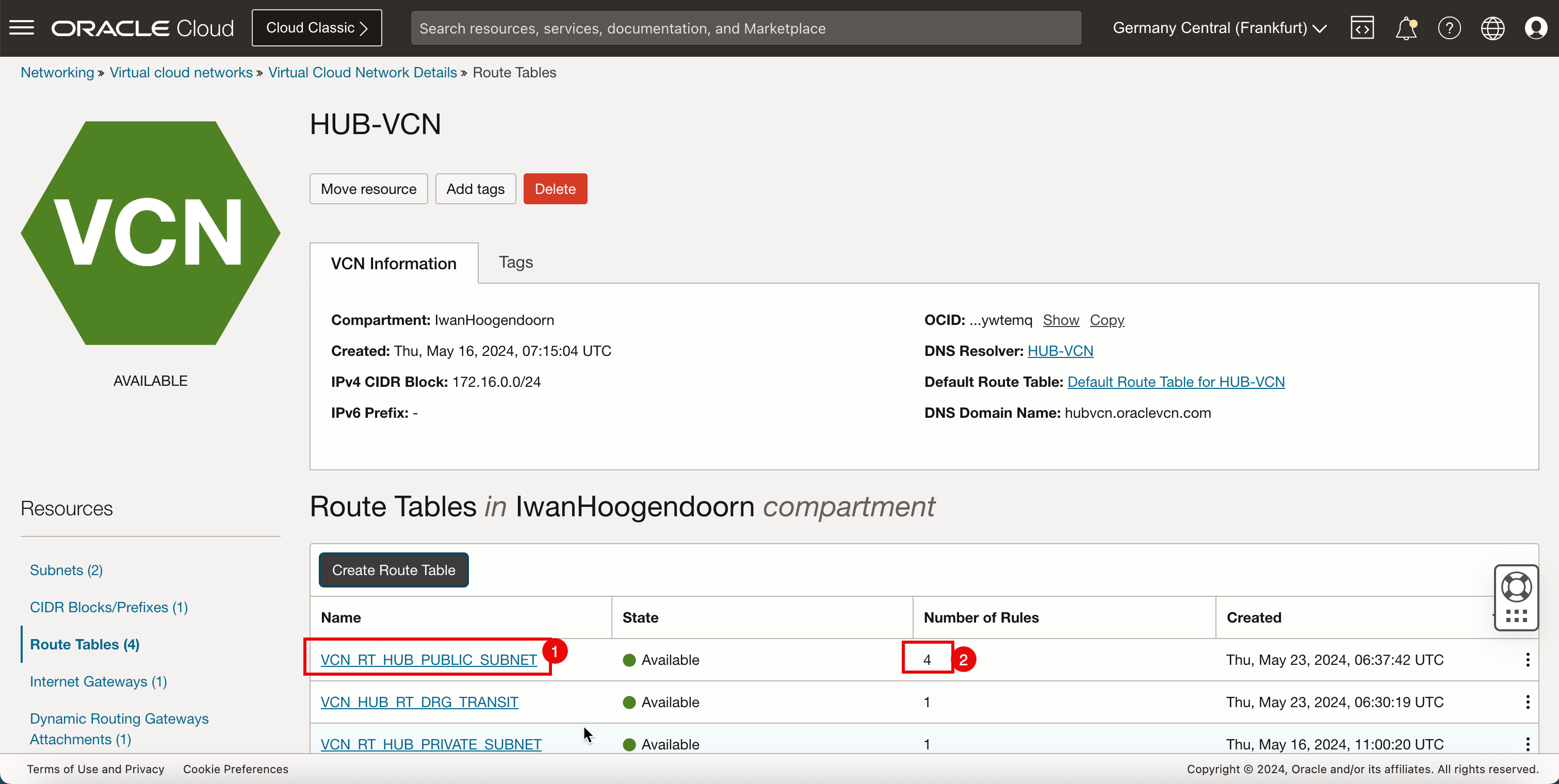

- 請注意,已建立 4 個路由規則。

- 按一下 Hub VCN 以返回 Hub VCN 頁面。

- 請注意,清單中現在有中樞 VCN 路由表。

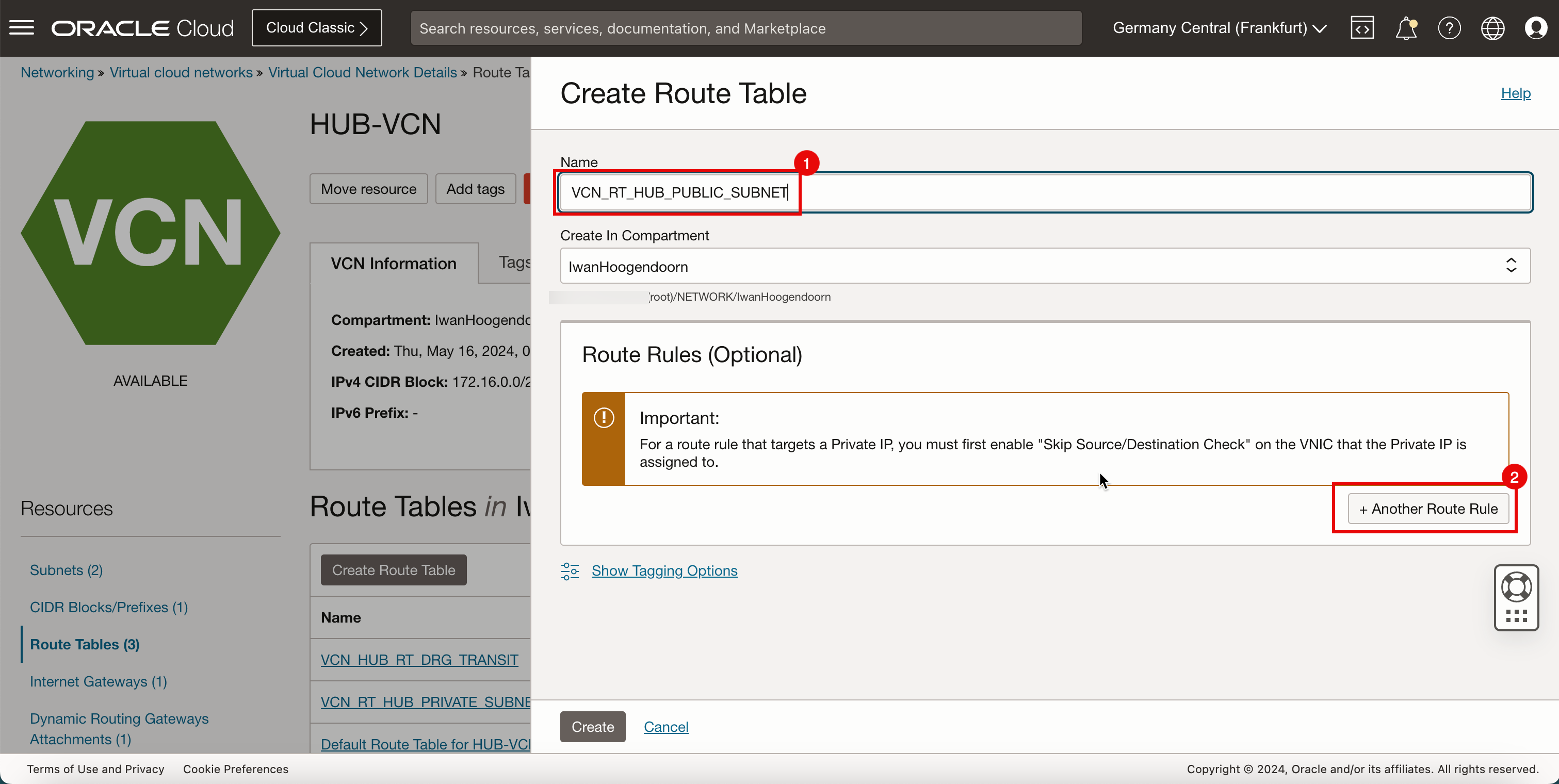

- 再按一下建立路由表,為公用子網路建立另一個中樞 VCN 路由表。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

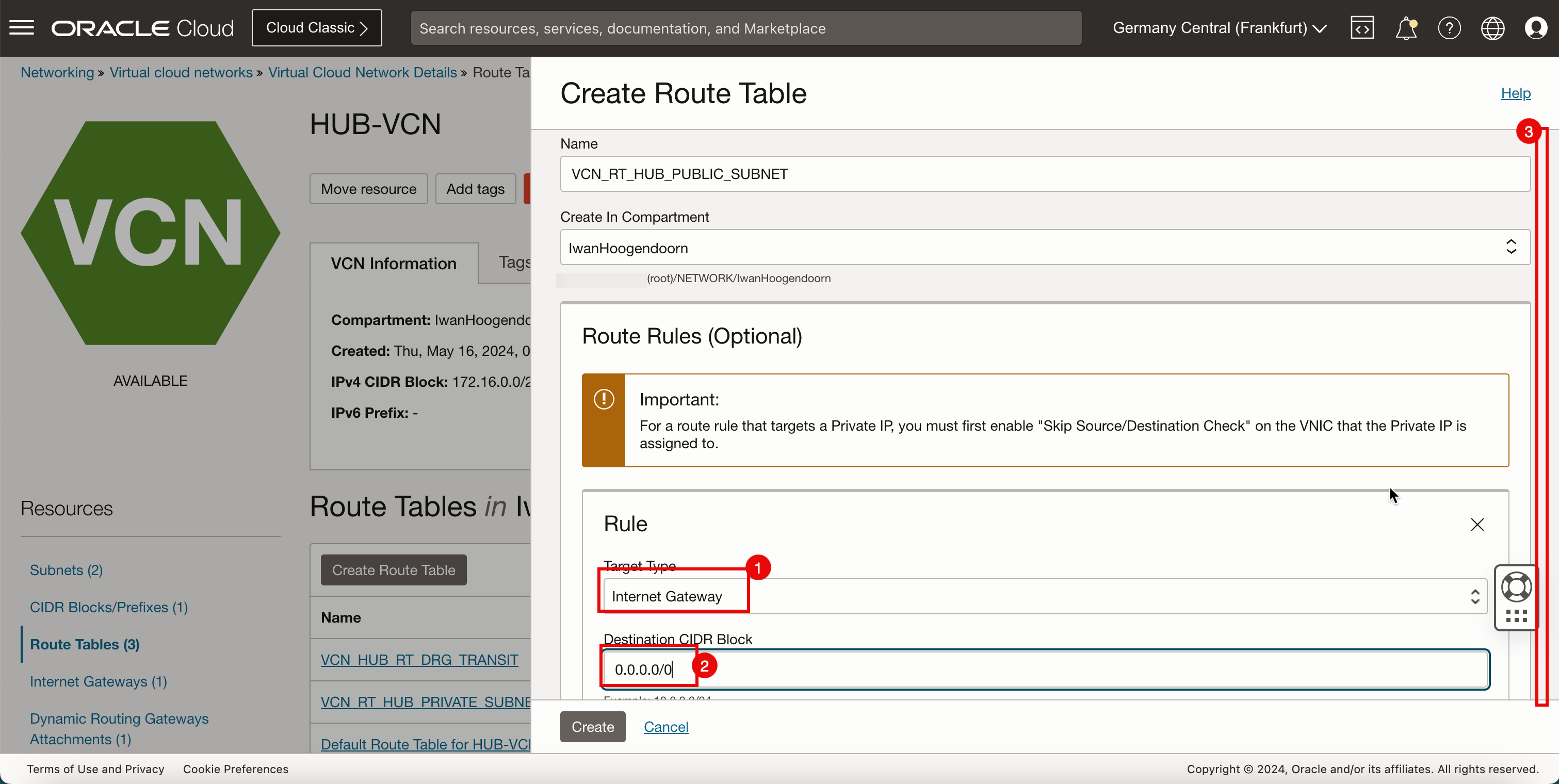

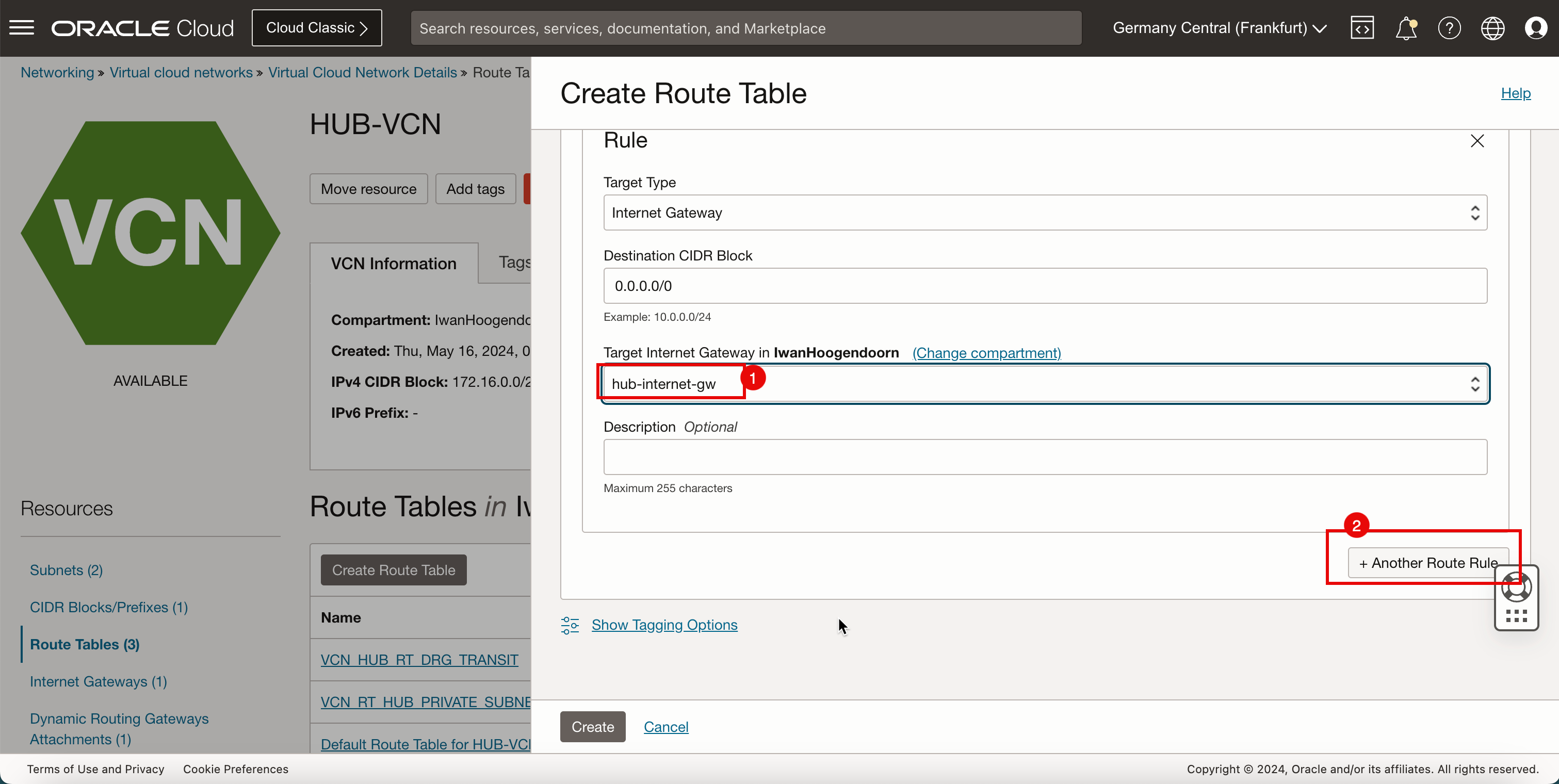

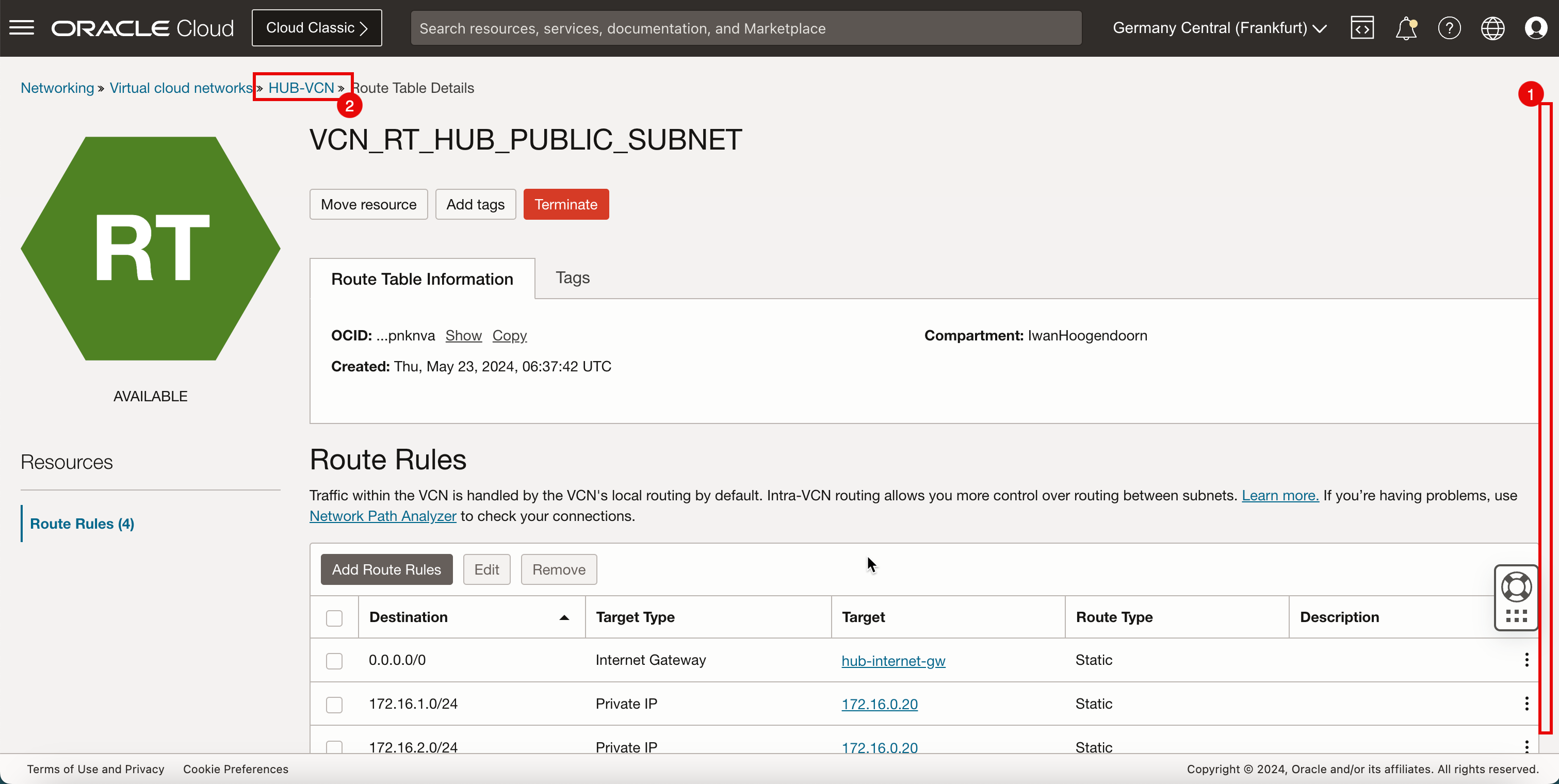

在中樞 VCN 中建立路由表 (

VCN_RT_HUB_PUBLIC_SUBNET)。目的地 目標類型 Target 路由類型 0.0.0.0/0 網際網路閘道 中樞 - 網際網路閘道 靜態 172.16.1.0/24 專用 IP 172.16.0.20 (FW IP) 靜態 172.16.2.0/24 專用 IP 172.16.0.20 (FW IP) 靜態 172.16.3.0/24 專用 IP 172.16.0.20 (FW IP) 靜態 -

建立路由表。

- 輸入公用子網路之新中樞 VCN 路由表的名稱。

- 按一下 + 另一個路由規則。

- 在目標類型中,選取網際網路閘道。

- 在目的地 CIDR 區塊中,輸入

0.0.0.0/0。 - 向下捲動。

- 在目標網際網路閘道中,選取您先前建立的網際網路閘道。

- 按一下 + 另一個路由規則。

- 在目標類型中,選取專用 IP 。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.1.0/24。 - 在目標選擇中,輸入

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 向下捲動。

-

按一下 + 另一個路由規則。

- 在目標類型中,選取專用 IP 。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.2.0/24。 - 在目標選擇中,輸入

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 向下捲動。

-

按一下 + 另一個路由規則。

- 在目標類型中,選取專用 IP 。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.3.0/24。 - 在目標選擇中,輸入

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 向下捲動。

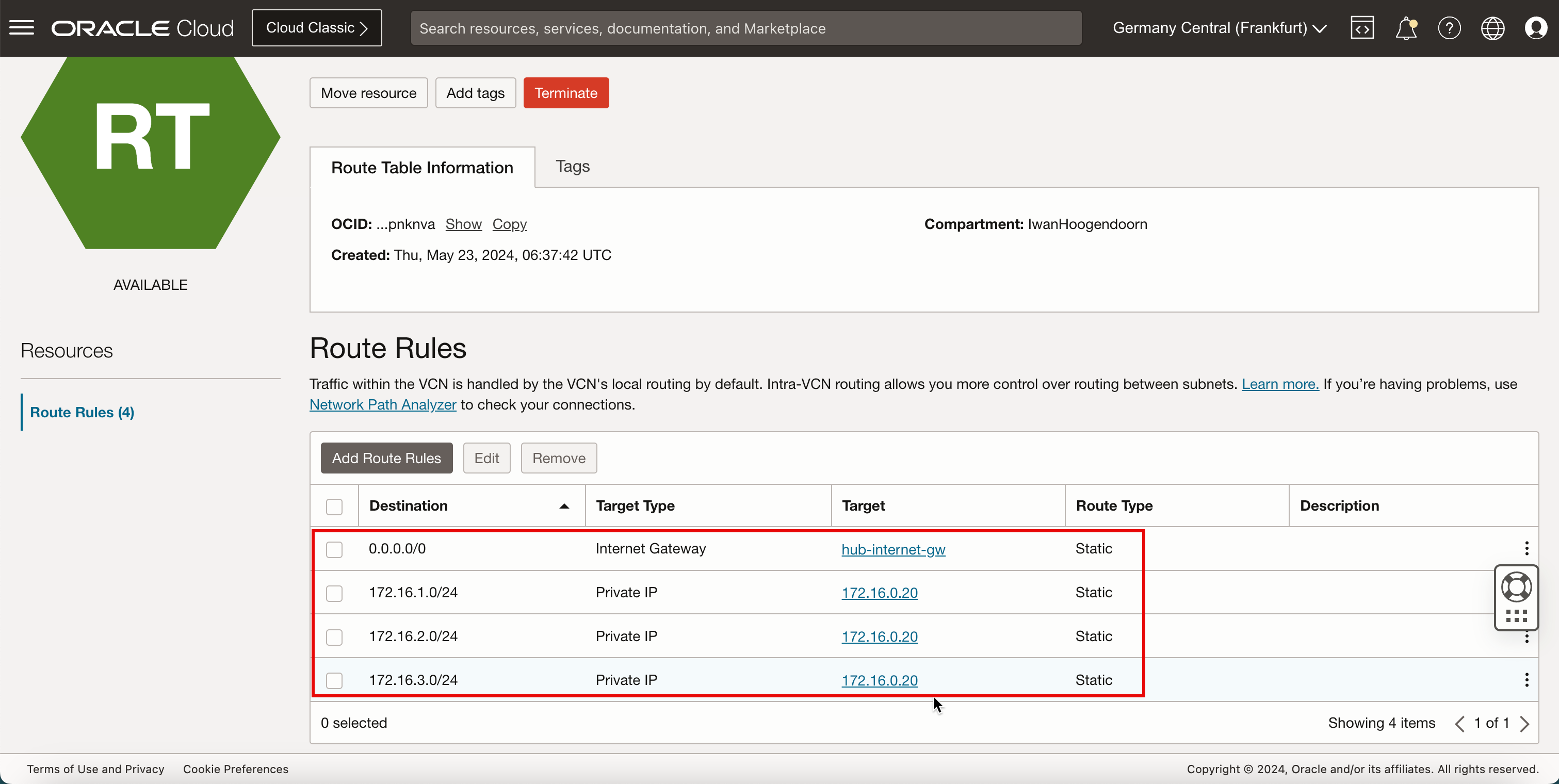

- 請注意,公用子網路的路由表已建立。按一下路由表名稱。

- 另請注意,此路由表包含 4 個路由規則。

-

請注意,如果有 4 個路由規則。

- 向上捲動。

- 按一下 Hub VCN 以返回 Hub VCN 頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

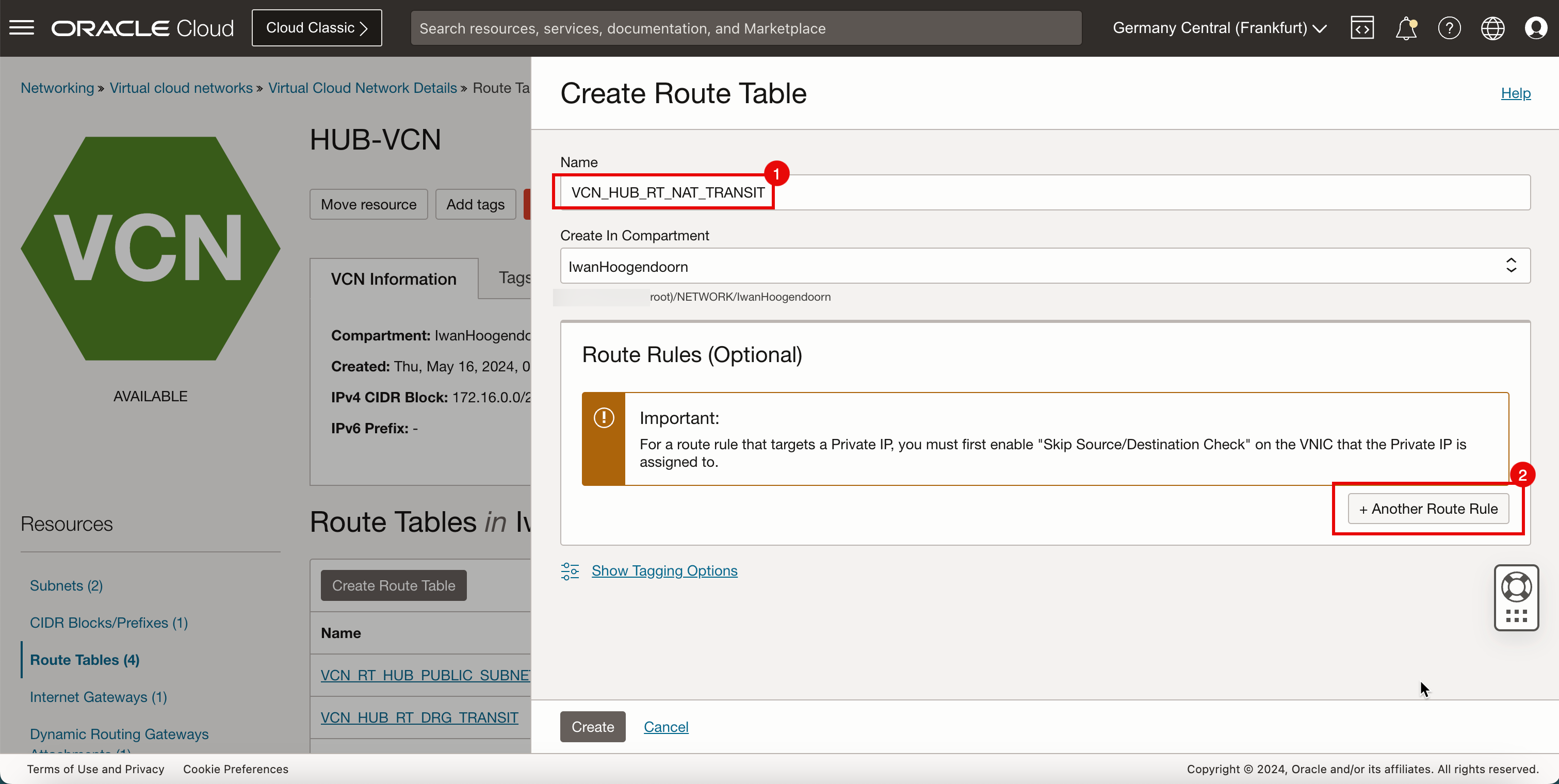

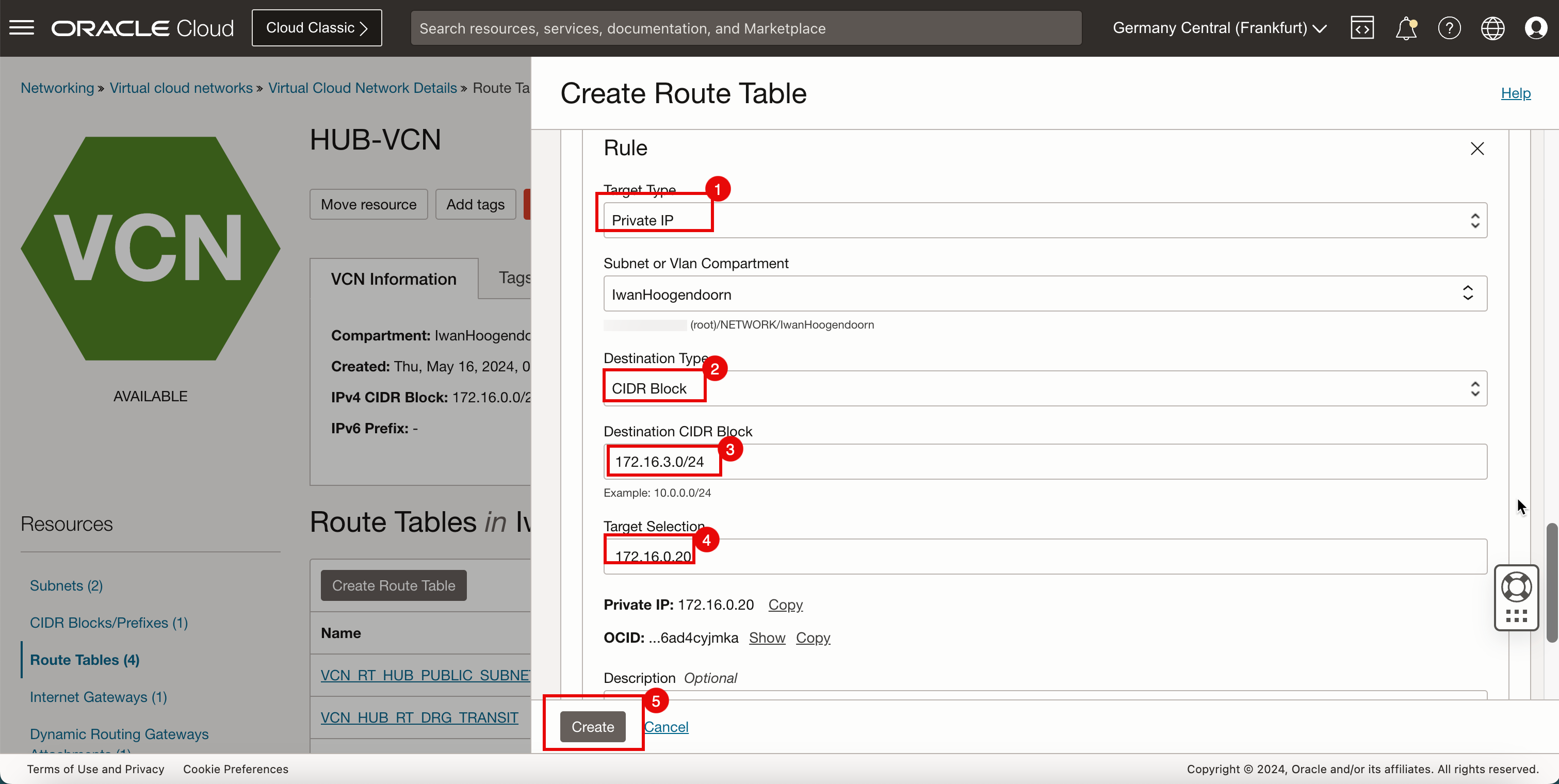

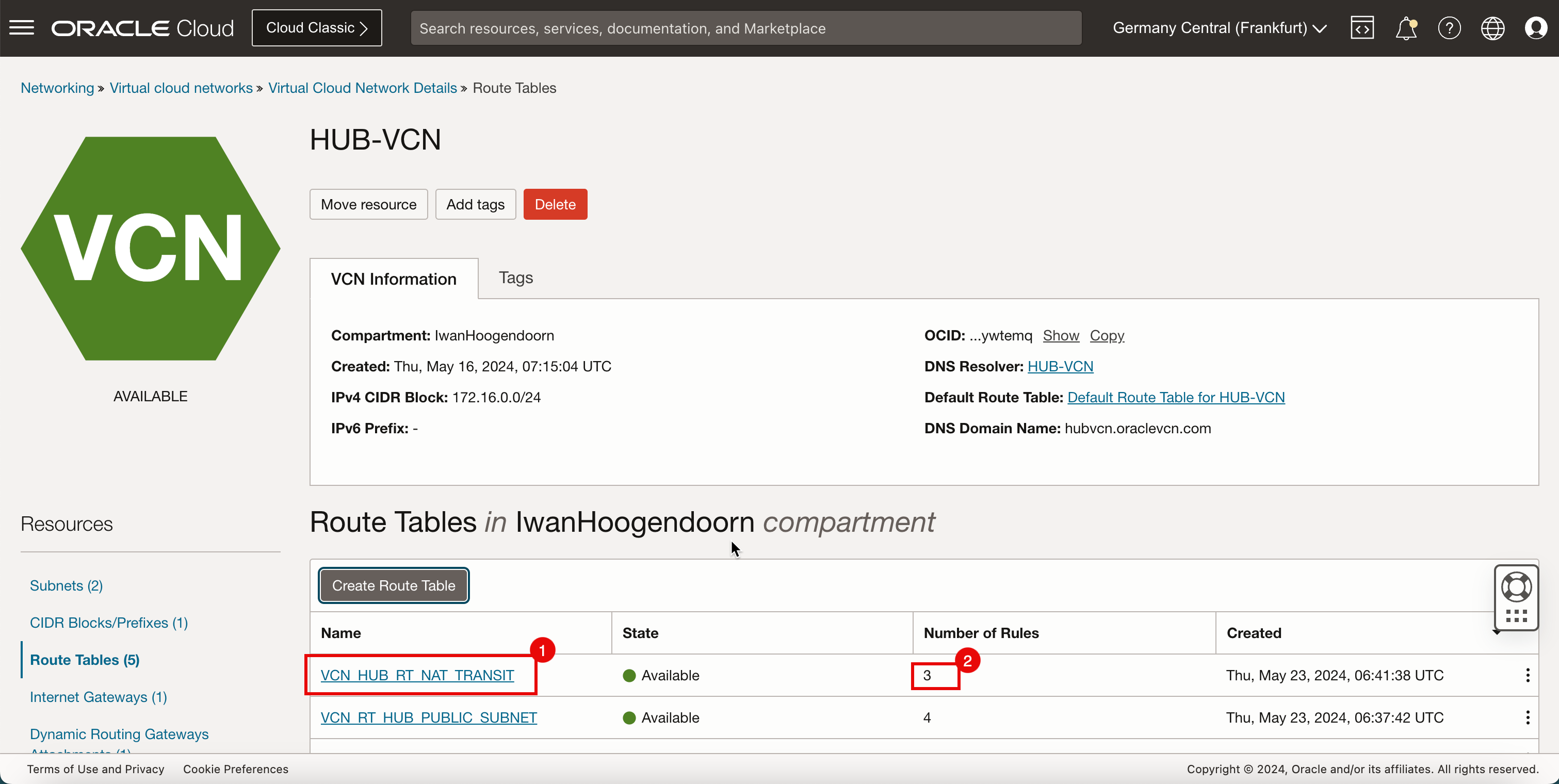

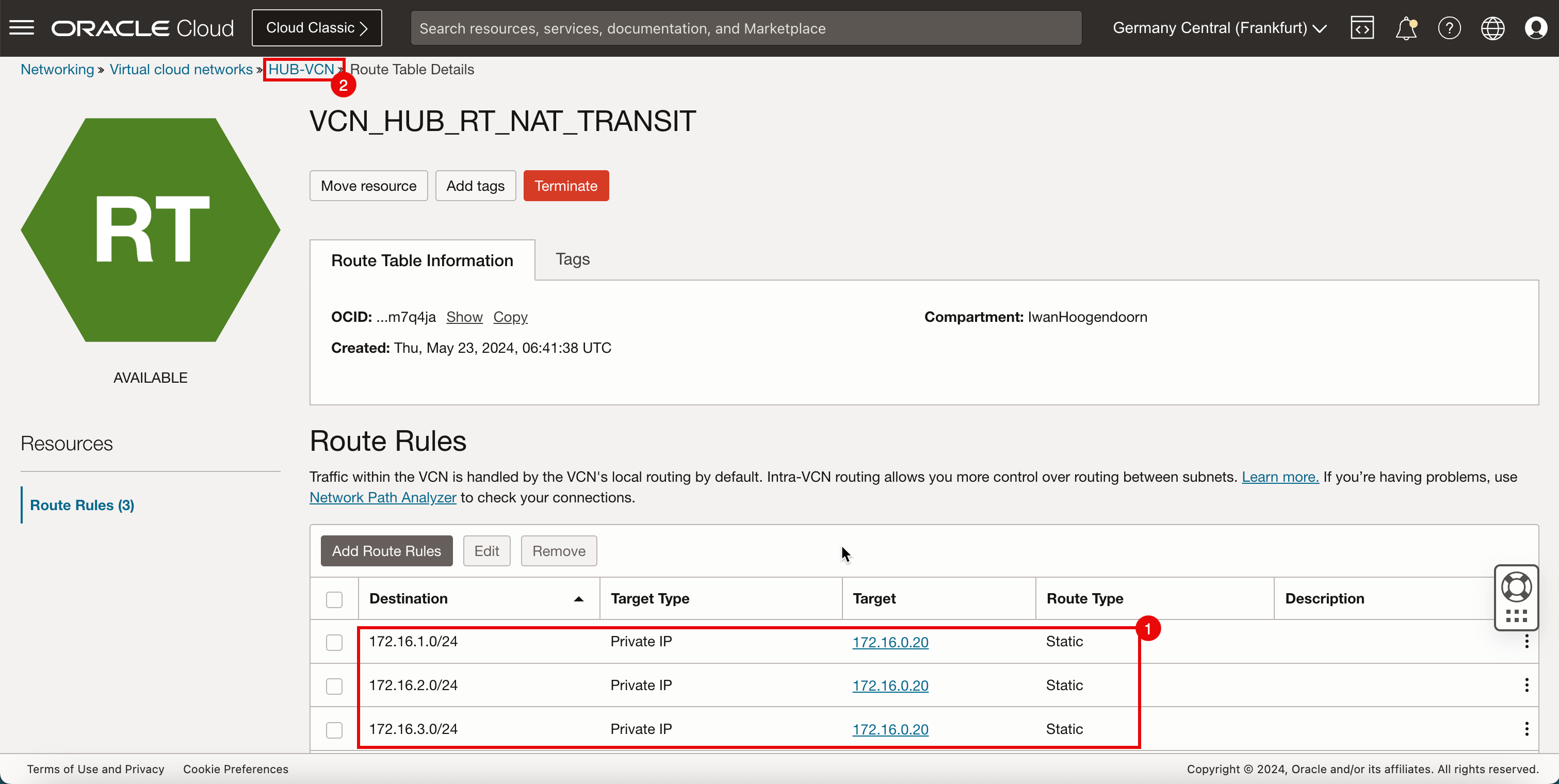

在 Hub VCN 中建立路由表 (

VCN_HUB_RT_NAT_TRANSIT)。目的地 目標類型 Target 路由類型 172.16.1.0/24 專用 IP 172.16.0.20 (FW IP) 靜態 172.16.2.0/24 專用 IP 172.16.0.20 (FW IP) 靜態 172.16.3.0/24 專用 IP 172.16.0.20 (FW IP) 靜態 - 按一下路由表。

- 再按一下建立路由表,為 NAT 閘道建立另一個中樞 VCN 路由表。

- 輸入 NAT 閘道之新中樞 VCN 路由表的名稱。

- 按一下 + 另一個路由規則。

- 在目標類型中,選取專用 IP 。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.1.0/24。 - 在目標選擇中,輸入

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 向下捲動。

-

按一下 + 另一個路由規則。

- 在目標類型中,選取專用 IP 。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.2.0/24。 - 在目標選擇中,輸入

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 向下捲動。

-

按一下 + 另一個路由規則。

- 在目標類型中,選取專用 IP 。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.3.0/24。 - 在目標選擇中,輸入

172.16.0.20(這是 pfSense 防火牆的 IP 位址)。 - 向下捲動。

- 請注意,系統會建立 NAT 閘道的路由表。按一下路由表名稱。

- 另請注意,此發送表包含 3 個發送規則。

- 請注意我們建立的 3 個路由規則。

- 按一下 Hub VCN 以返回 Hub VCN 頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

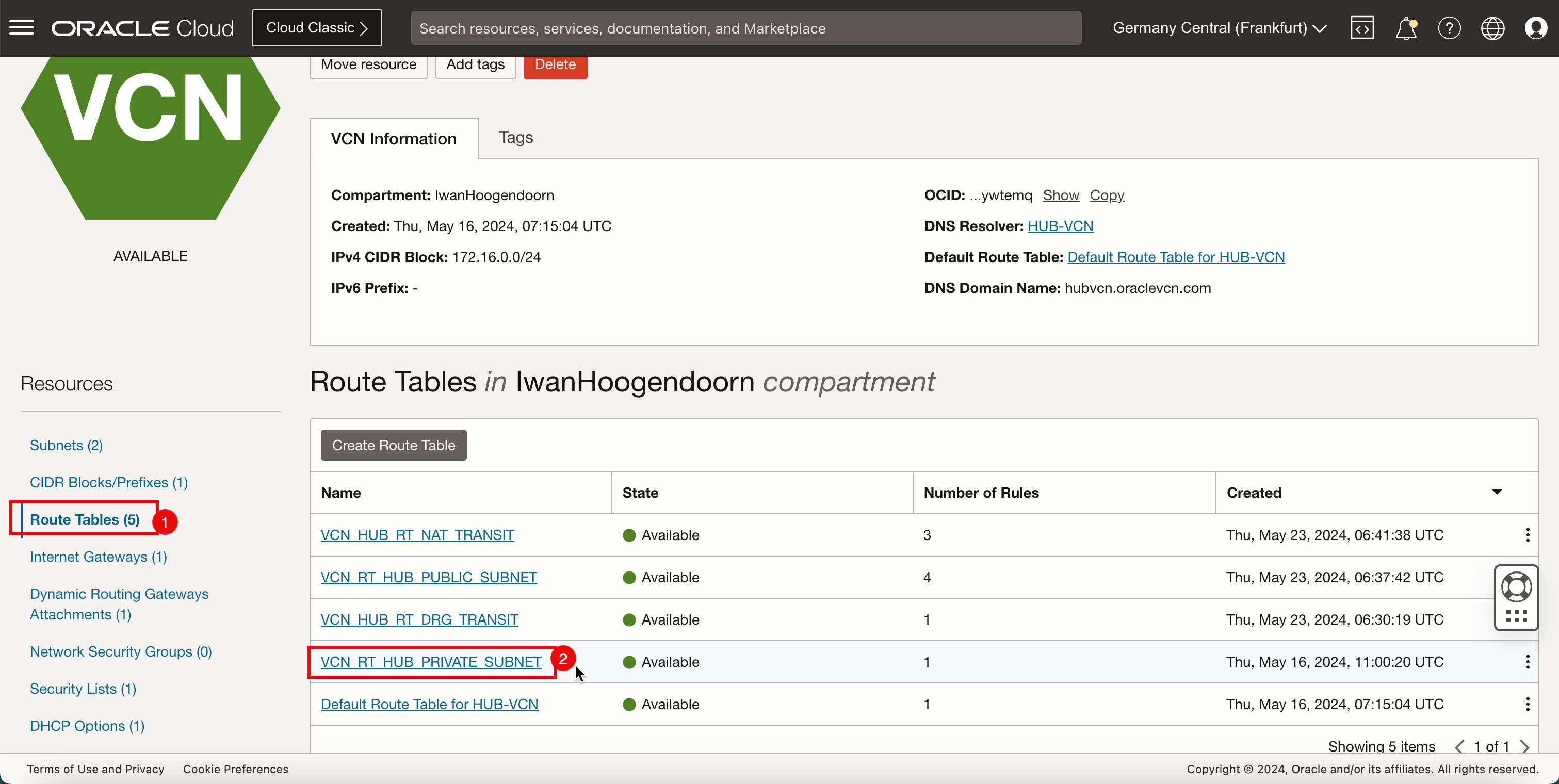

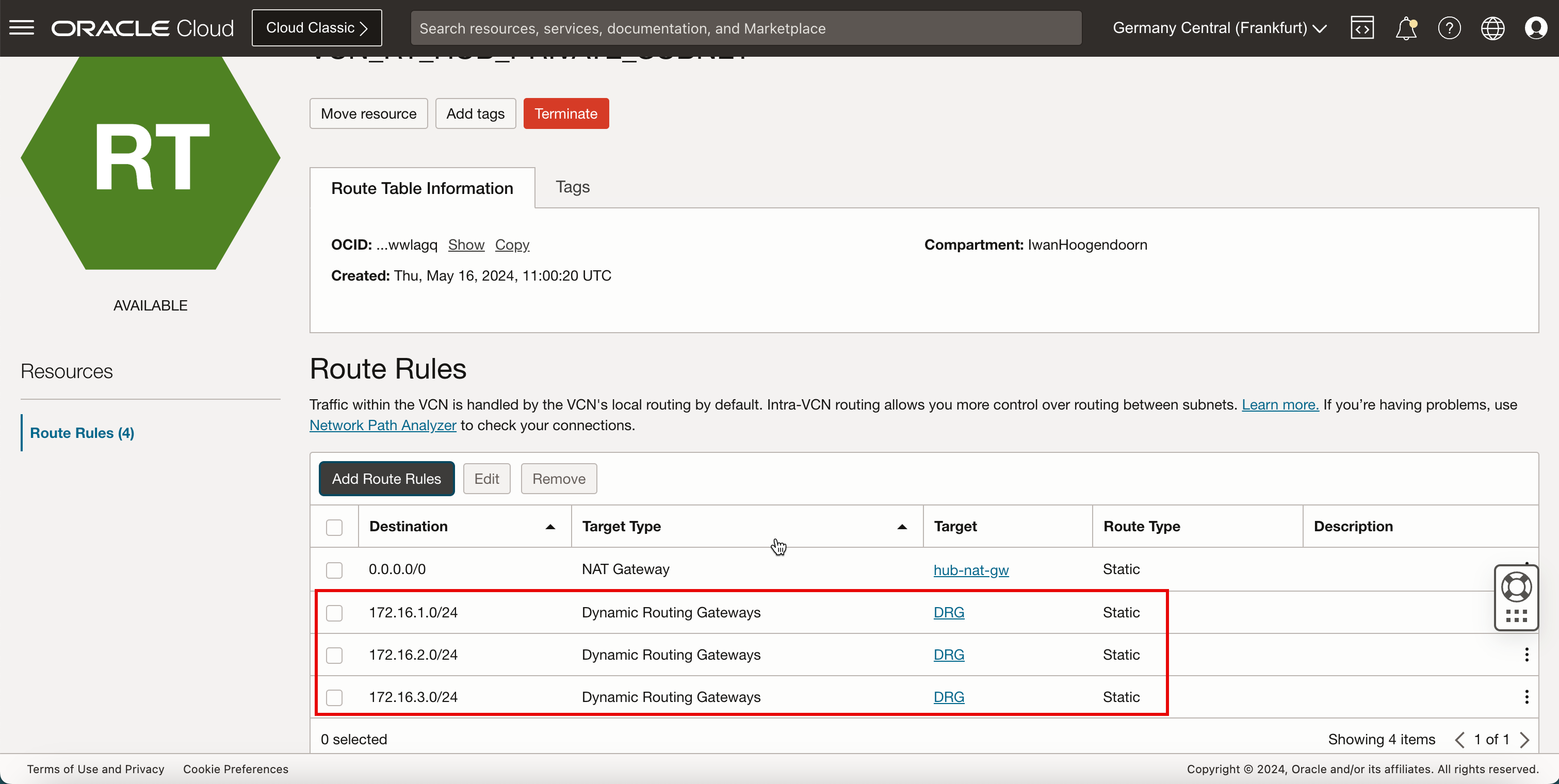

在 Hub VCN 中建立路由表 (

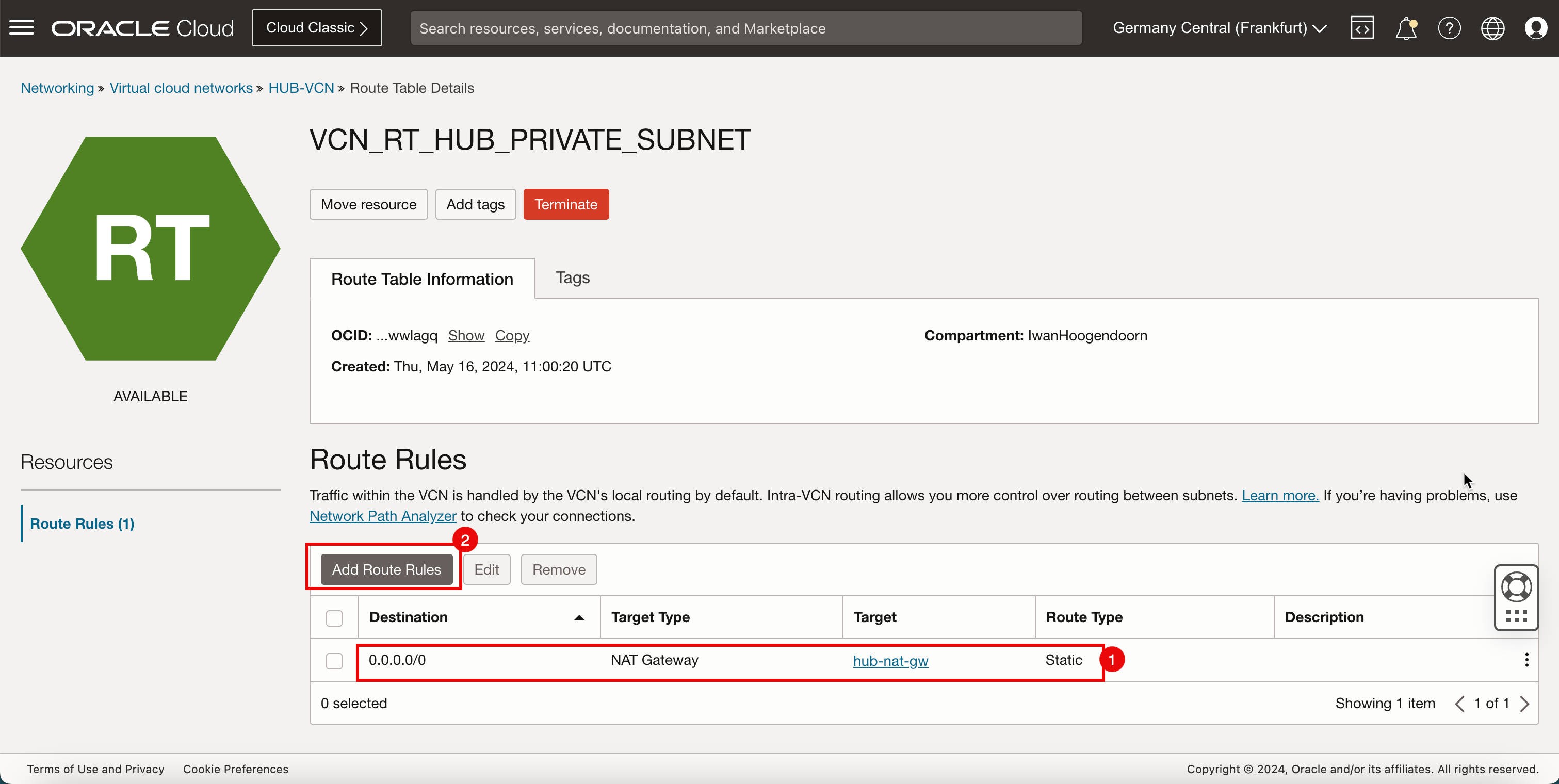

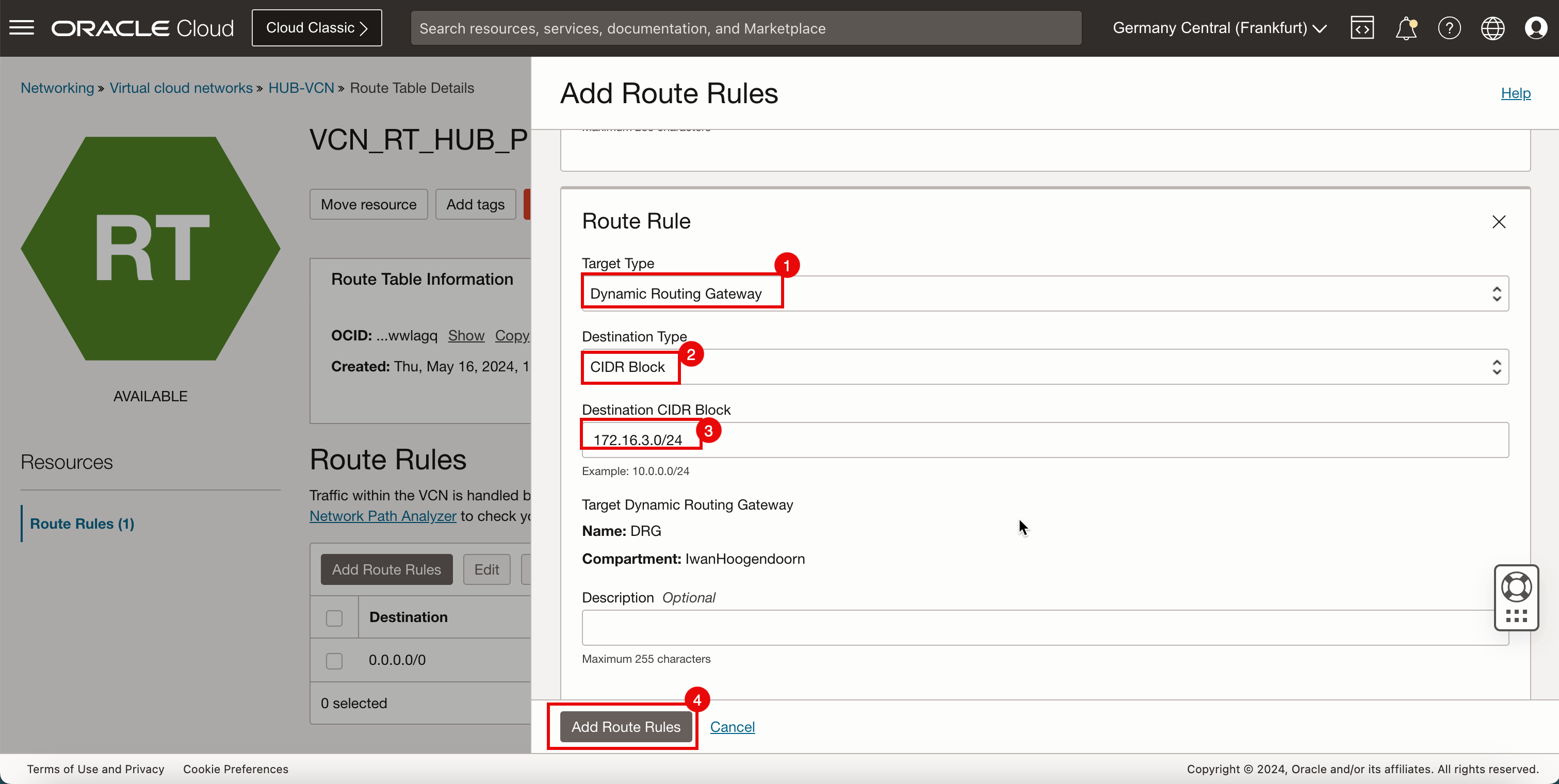

VCN_RT_HUB_PRIVATE_SUBNET)。目的地 目標類型 Target 路由類型 0.0.0.0/0 NAT 閘道 立方公尺 area unit 靜態 172.16.1.0/24 動態路由閘道 DRG 靜態 172.16.2.0/24 動態路由閘道 DRG 靜態 172.16.3.0/24 動態路由閘道 DRG 靜態 - 按一下路由表。

- 按一下專用子網路的路由表。如果您沒有此表格,請加以建立。若要建立路由表,請按一下建立路由表。

- 請注意,已經有一個路由規則,會將所有流量 (

0.0.0.0/0) 遞送至專用子網路執行處理的 NAT 閘道。 - 按一下新增路由規則。

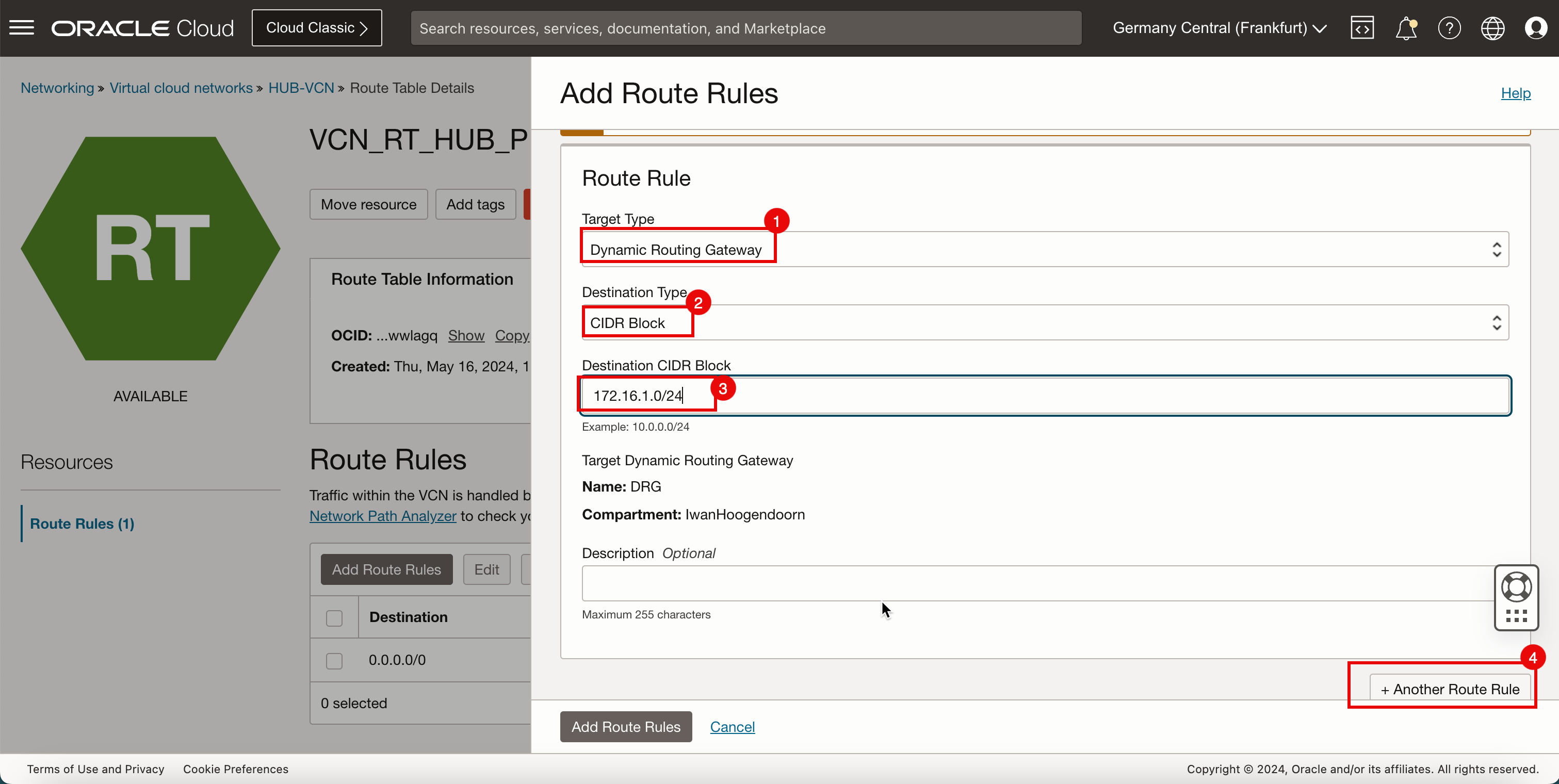

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.1.0/24。 - 按一下 + 另一個路由規則。

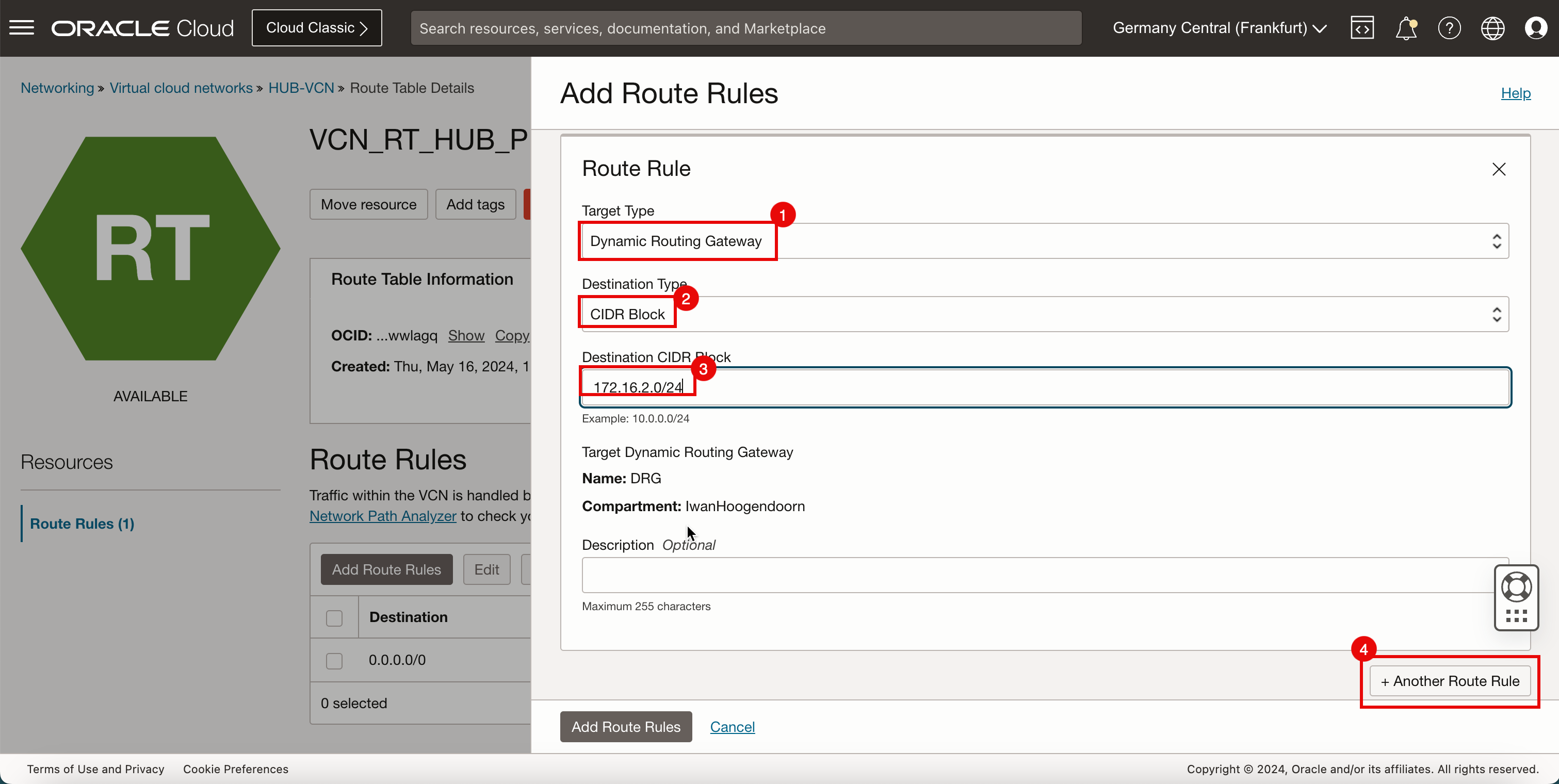

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.2.0/24。 - 按一下 + 另一個路由規則。

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.3.0/24。 - 按一下新增路由規則。

-

請注意專用子網路路由表的所有路由規則。

-

下圖說明到目前為止所建立項目的視覺表示法。

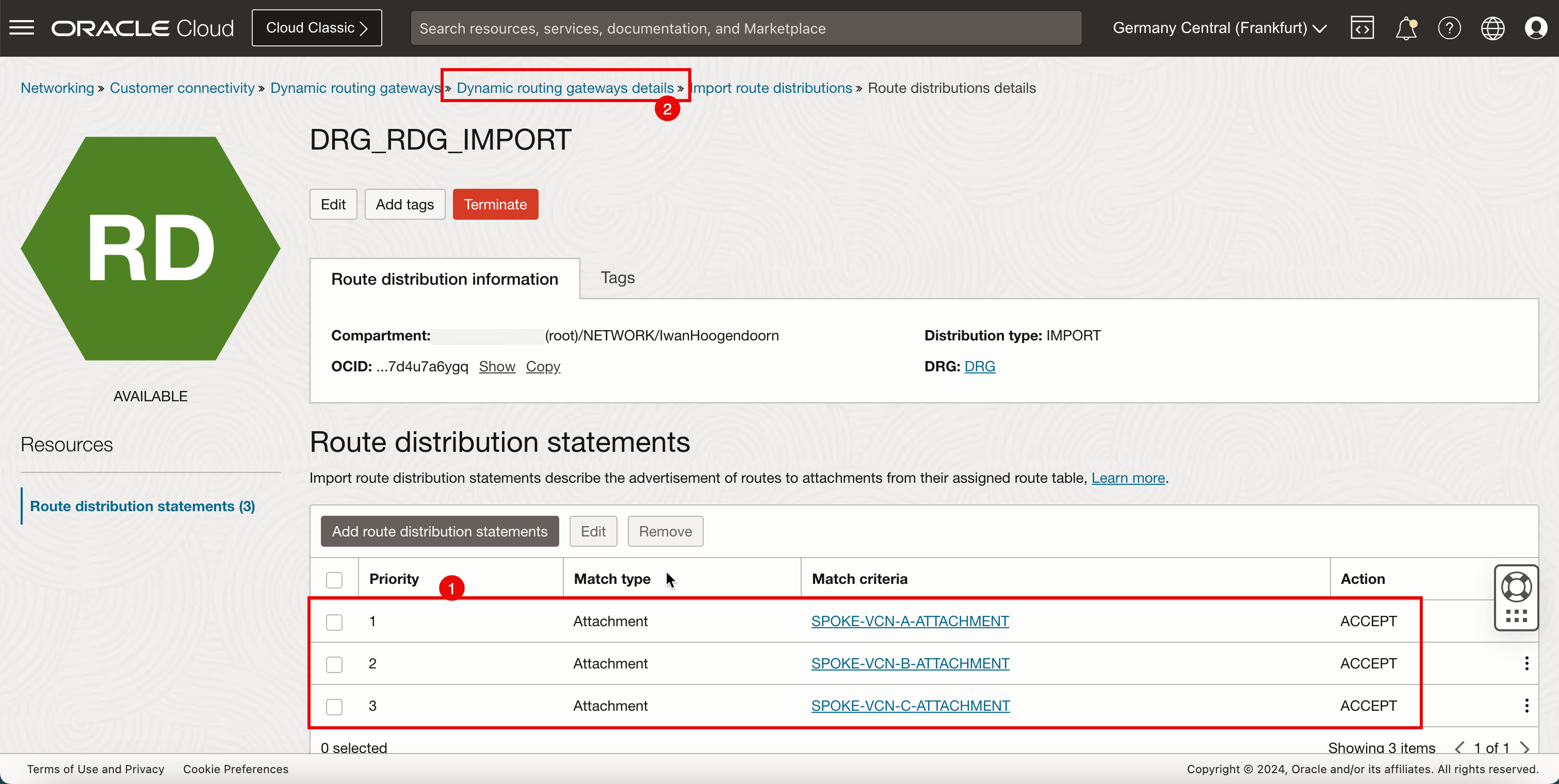

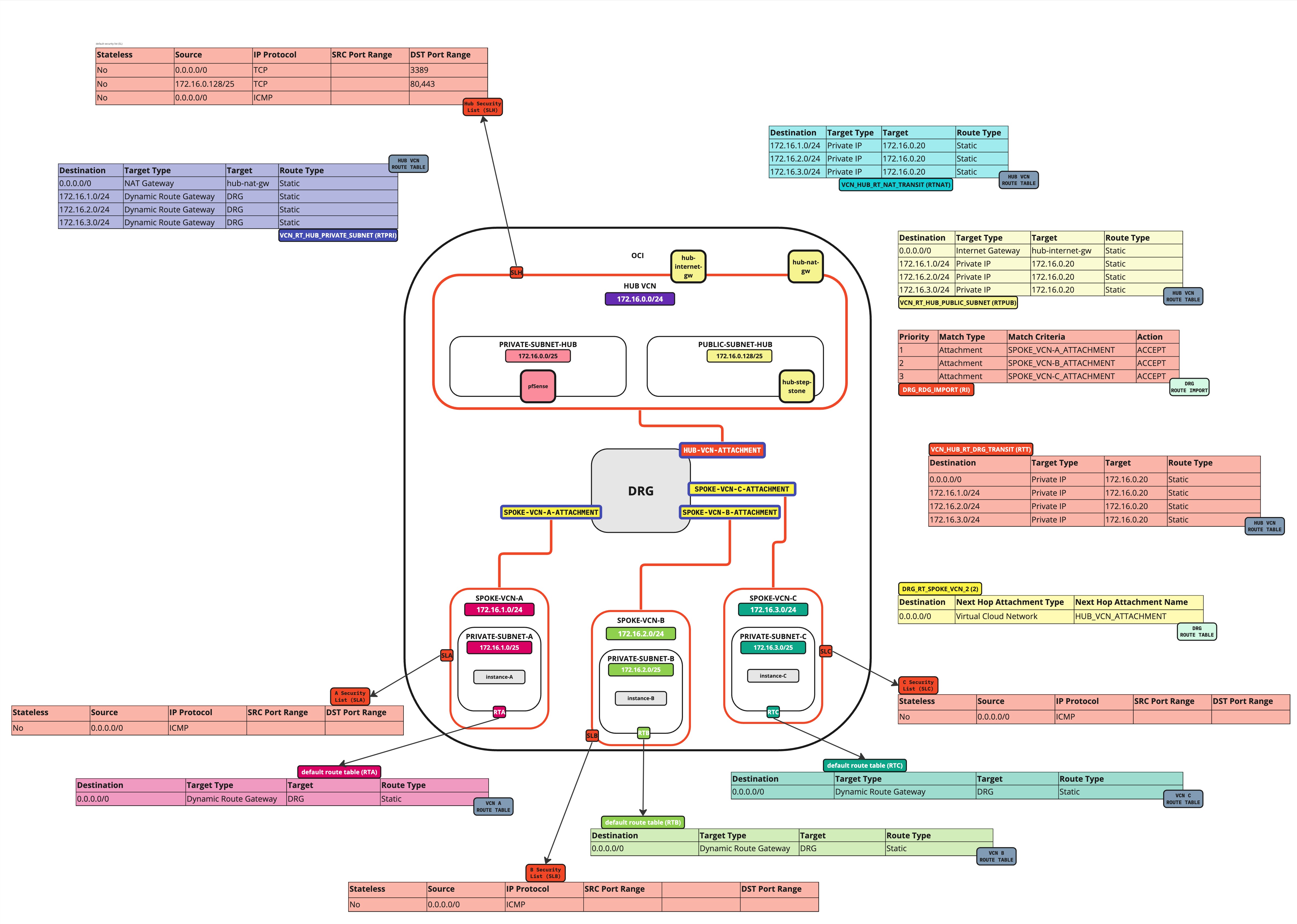

Task 7.4:建立及設定 DRG 路由表

-

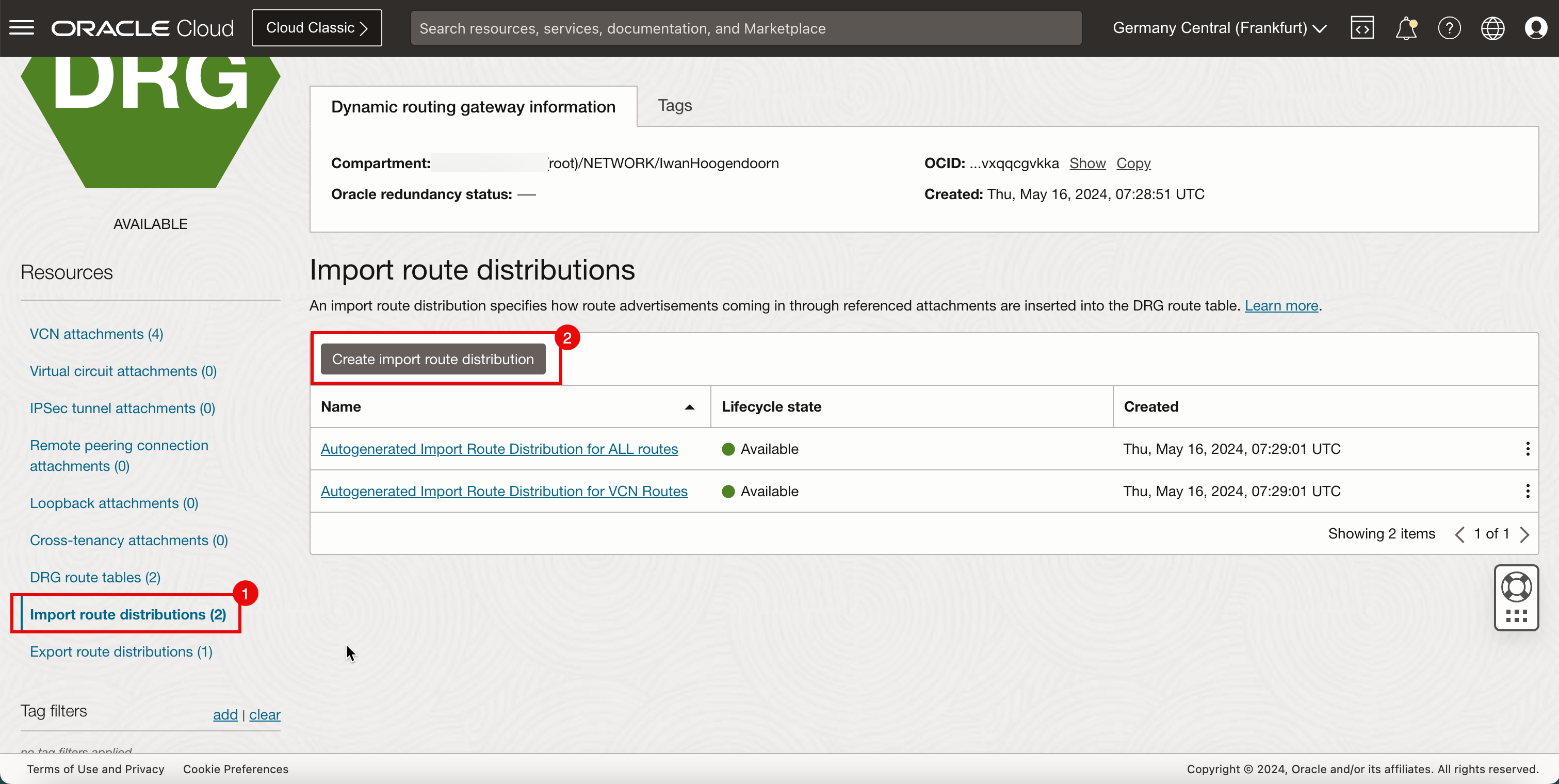

在 DRG 中建立路由分配群組 (

DRG_RDG_IMPORT)。優先順序 相符類型 比對條件 動作 1 附件 SPOKE_VCN- 附件 (_A) ACCEPT 2 附件 SPOKE_VCN-B 附件 (_A) ACCEPT 3 附件 SPOKE_VCN- 附件 (_A) ACCEPT - 按一下左上角的漢堡選單 (按)。

- 按一下網路。

- 按一下動態路由閘道。

-

按一下在「工作 3」中建立的 DRG 。

- 按一下匯入路由分配。

- 按一下建立匯入路由分配。

-

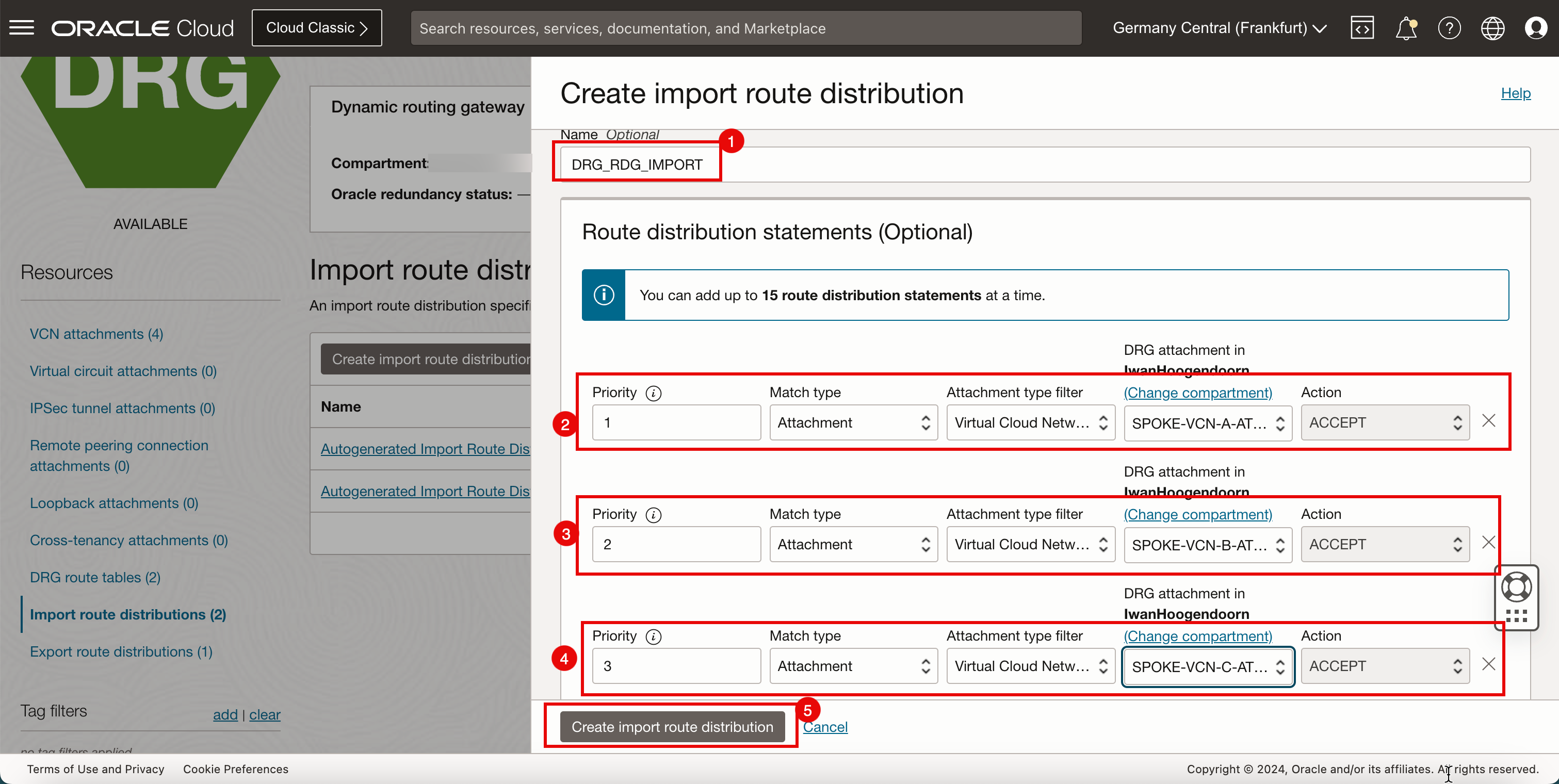

在建立匯入路由分配頁面中,輸入下列資訊。

- 輸入路由分配的名稱。

- 建立新的路由分配敘述句。

- 優先順序:輸入 1 。

- 比對類型:選取附件。

- 連附項類型篩選: 選取虛擬雲端網路。

- DRG 連附項: 選取呼叫 VCN A 。

- 動作:選取接受。

- 建立新的路由分配敘述句

- 優先順序:輸入 2 。

- 比對類型:選取附件。

- 連附項類型篩選: 選取虛擬雲端網路。

- DRG 連附項: 選取呼叫 VCN B 。

- 動作:選取接受。

- 建立新的路由分配敘述句

- 優先順序:輸入 3 。

- 比對類型:選取附件。

- 連附項類型篩選: 選取虛擬雲端網路。

- DRG 連附項: 選取呼叫 VCN C 。

- 動作:選取接受。

- 按一下建立匯入路由分配。

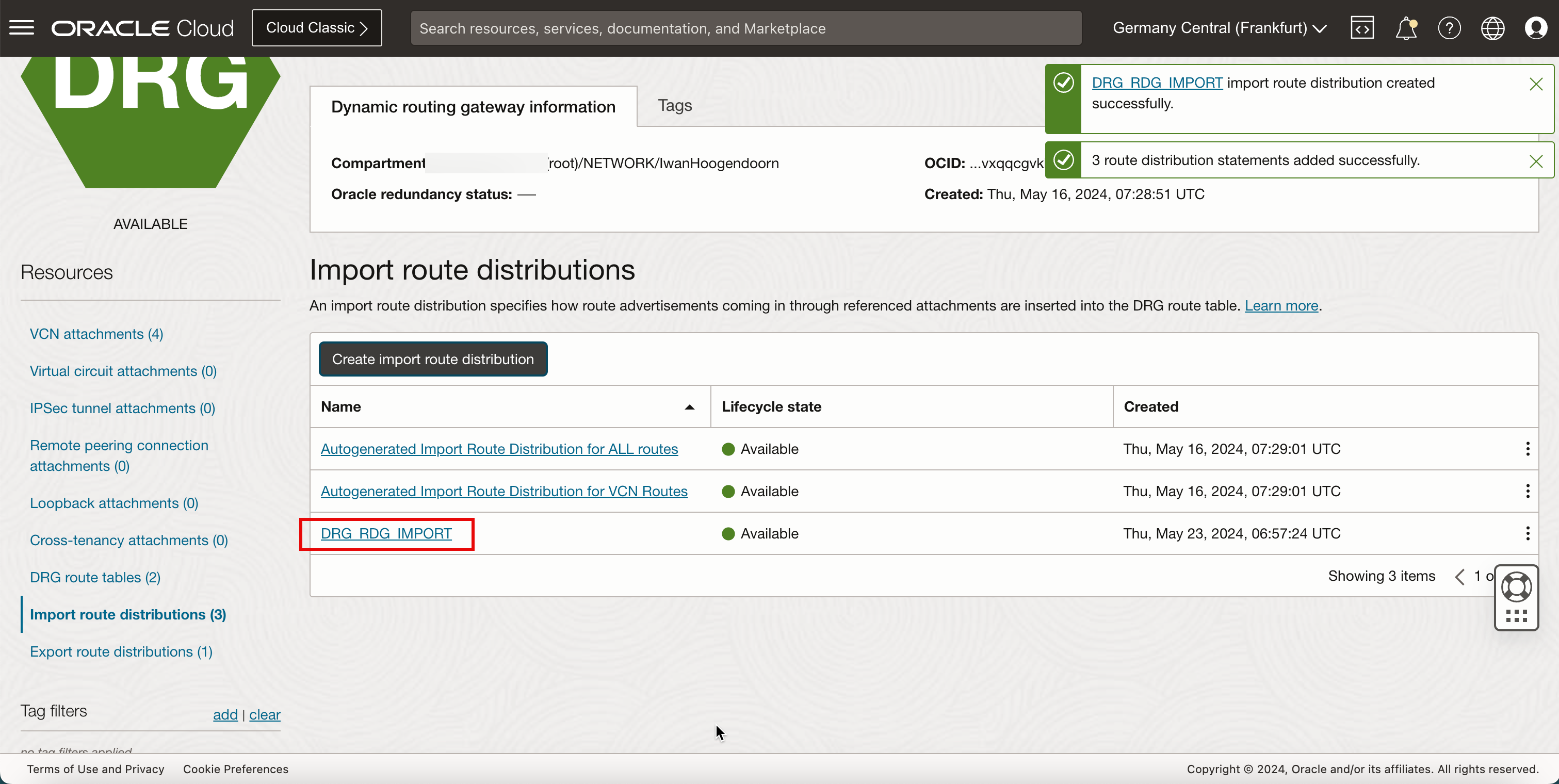

-

按一下新的匯入路由分配。

- 請注意路由分配敘述句。

- 按一下動態路由閘道詳細資訊即可返回 DRG 詳細資訊頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

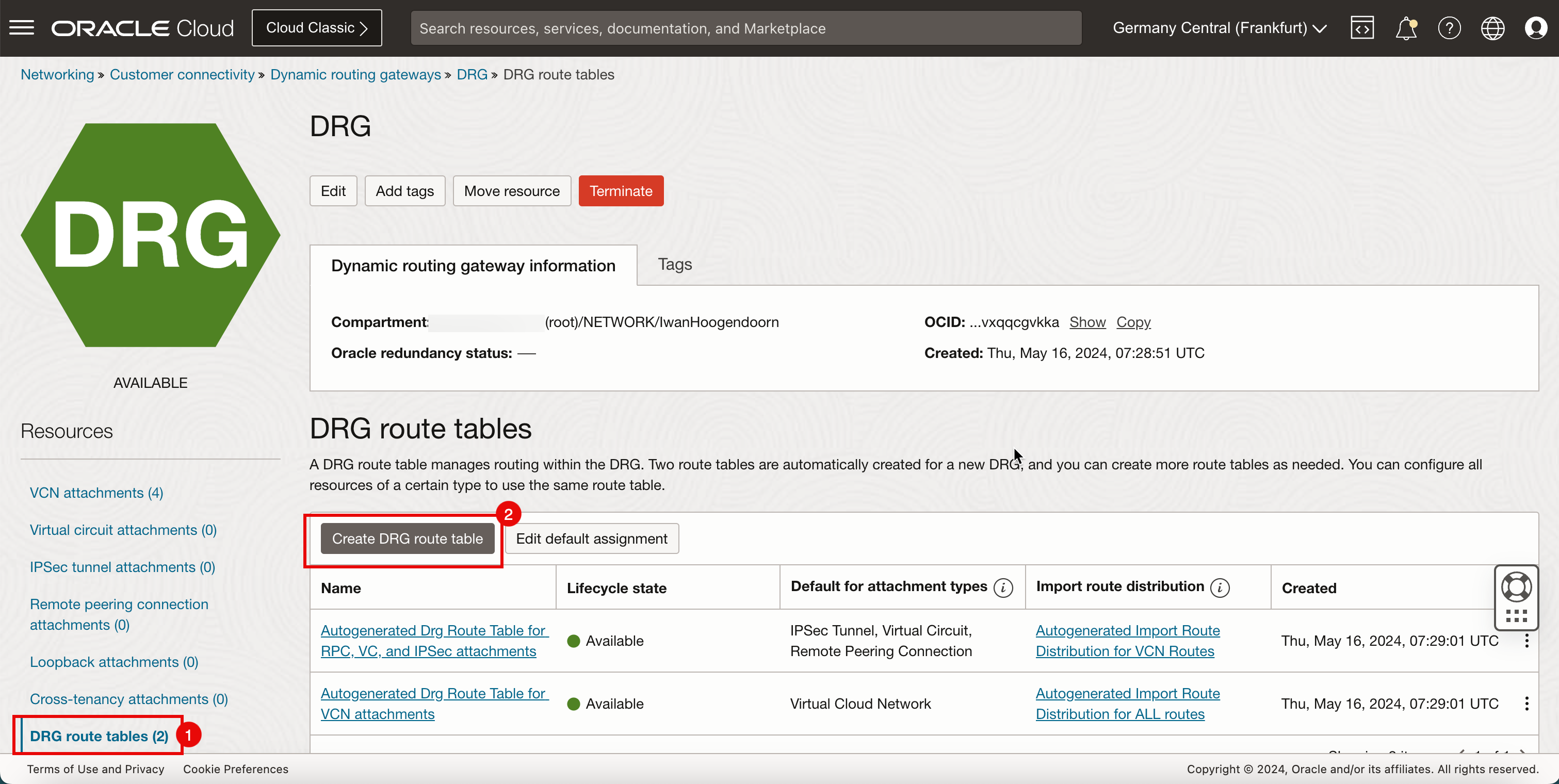

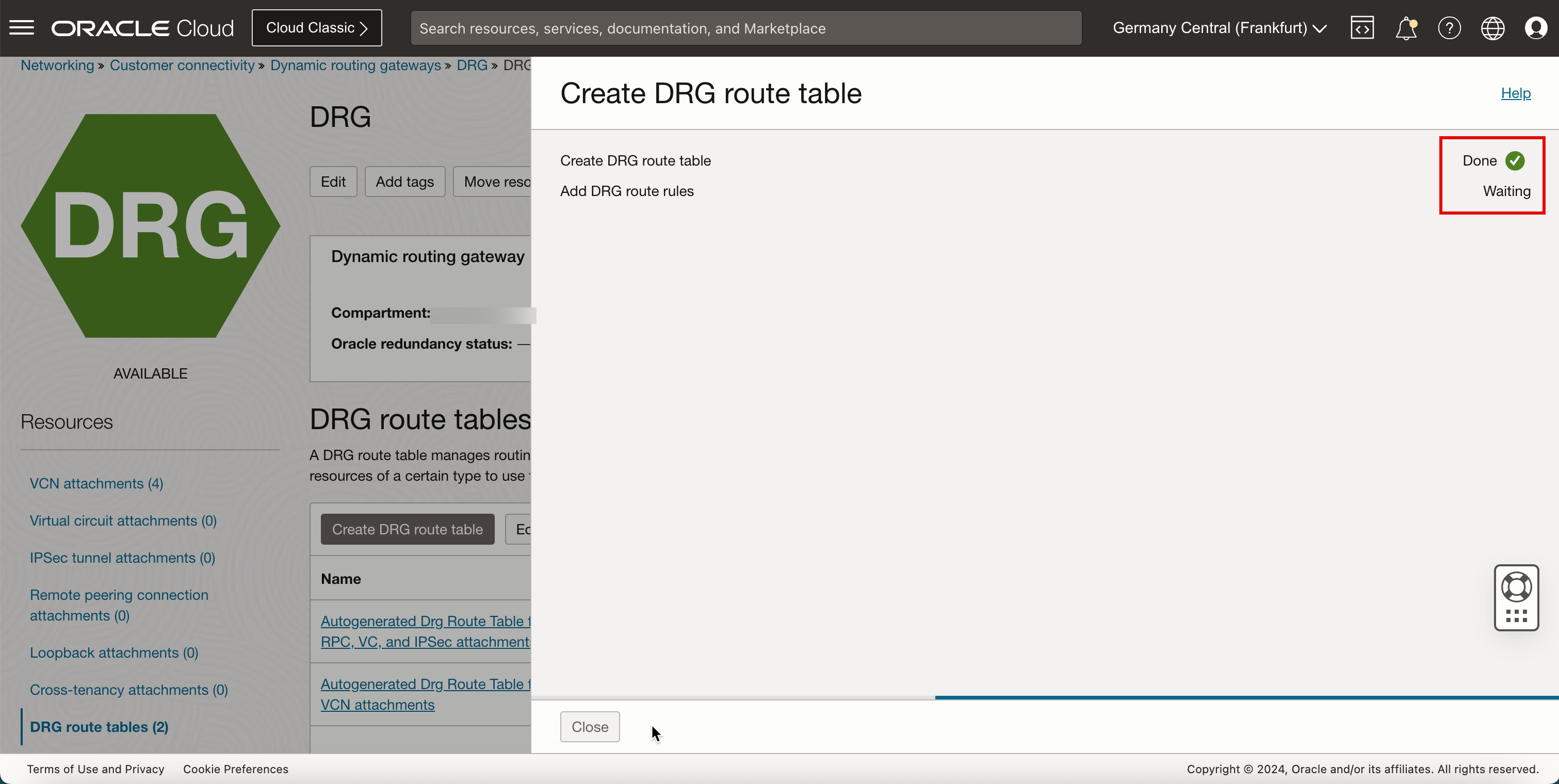

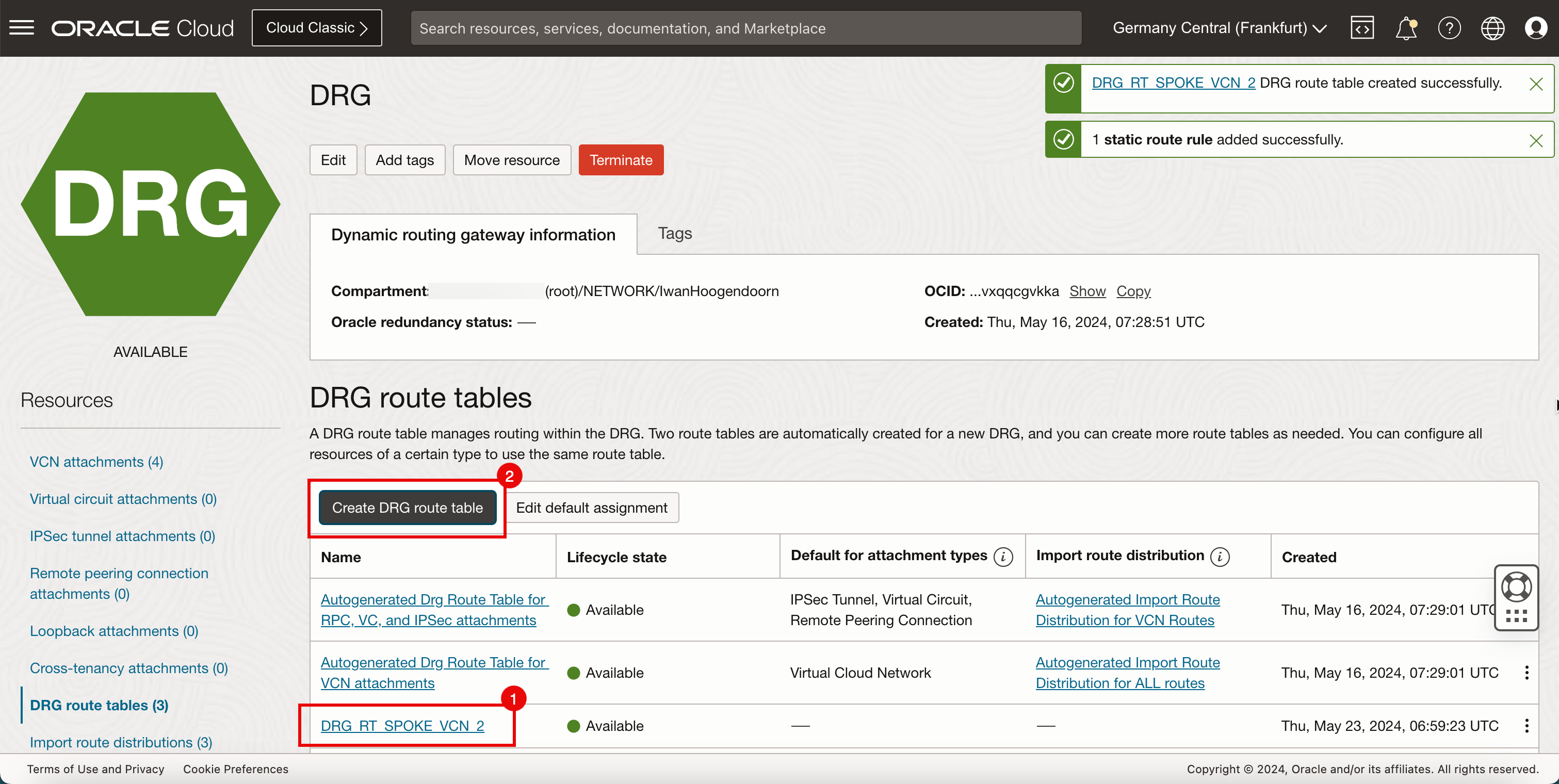

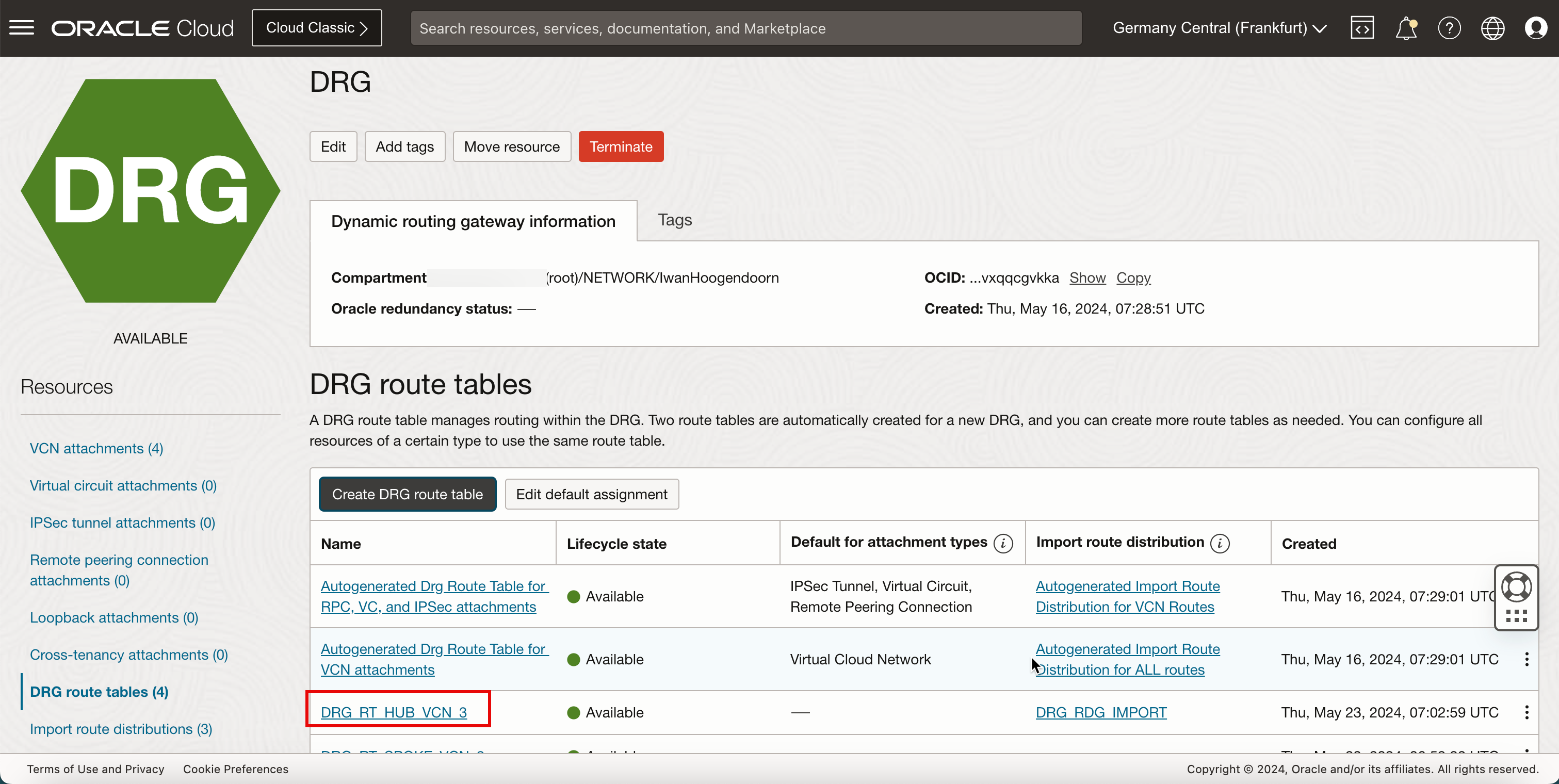

在 DRG 中建立路由表 (

DRG_RT_SPOKE_VCN_2)。目的地 CIDR 下一個躍點連附項類型 下一個躍點連附項名稱 0.0.0.0/0 虛擬雲端網路 HUB_VCN_ATTACHMENT - 按一下 DRG 路由表。

- 按一下建立 DRG 路由表。

- 輸入 DRG 路由表的名稱。

- 新增靜態規則:

- 目的地 CIDR 區塊:輸入

0.0.0.0/0。 - 下一個躍點連附項類型: 選取虛擬雲端網路

- 下一個躍點連附項: 選取中樞 VCN 。

- 目的地 CIDR 區塊:輸入

- 按一下建立 DRG 路由表。

-

等待建立路由表。

- 請注意,會建立新的 DRG 路由表。

- 按一下建立 DRG 路由表即可建立另一個 DRG 路由表。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

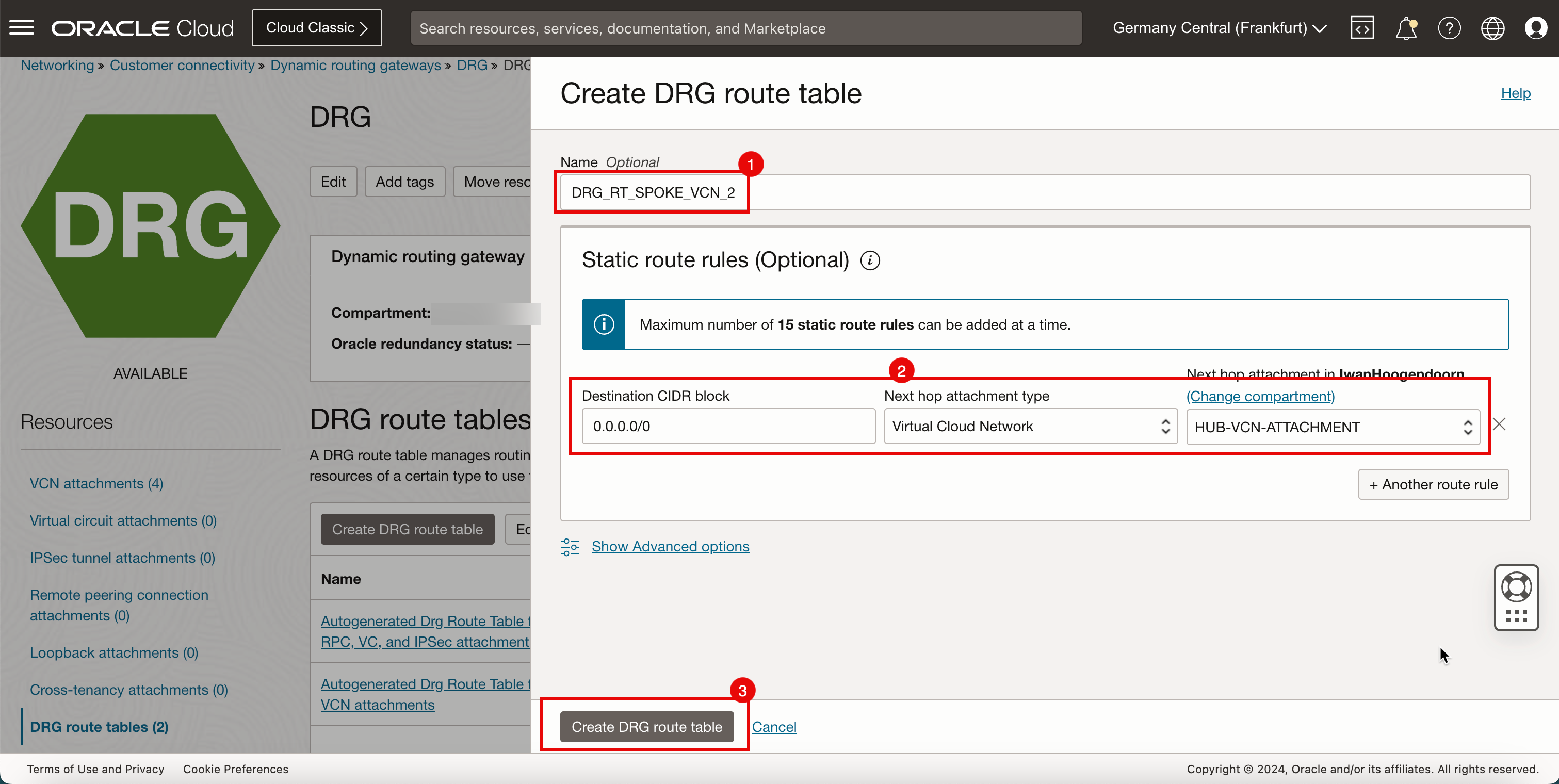

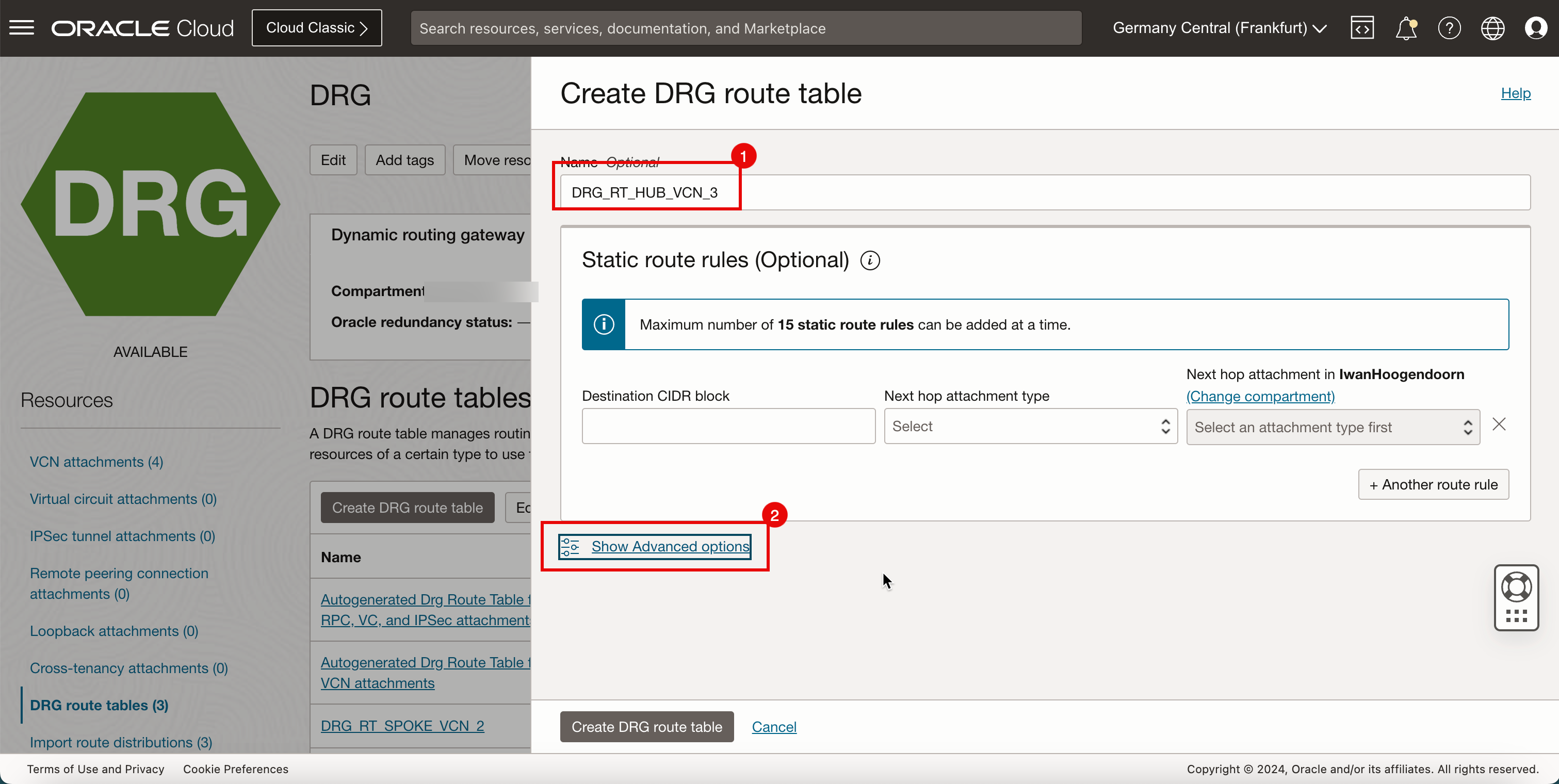

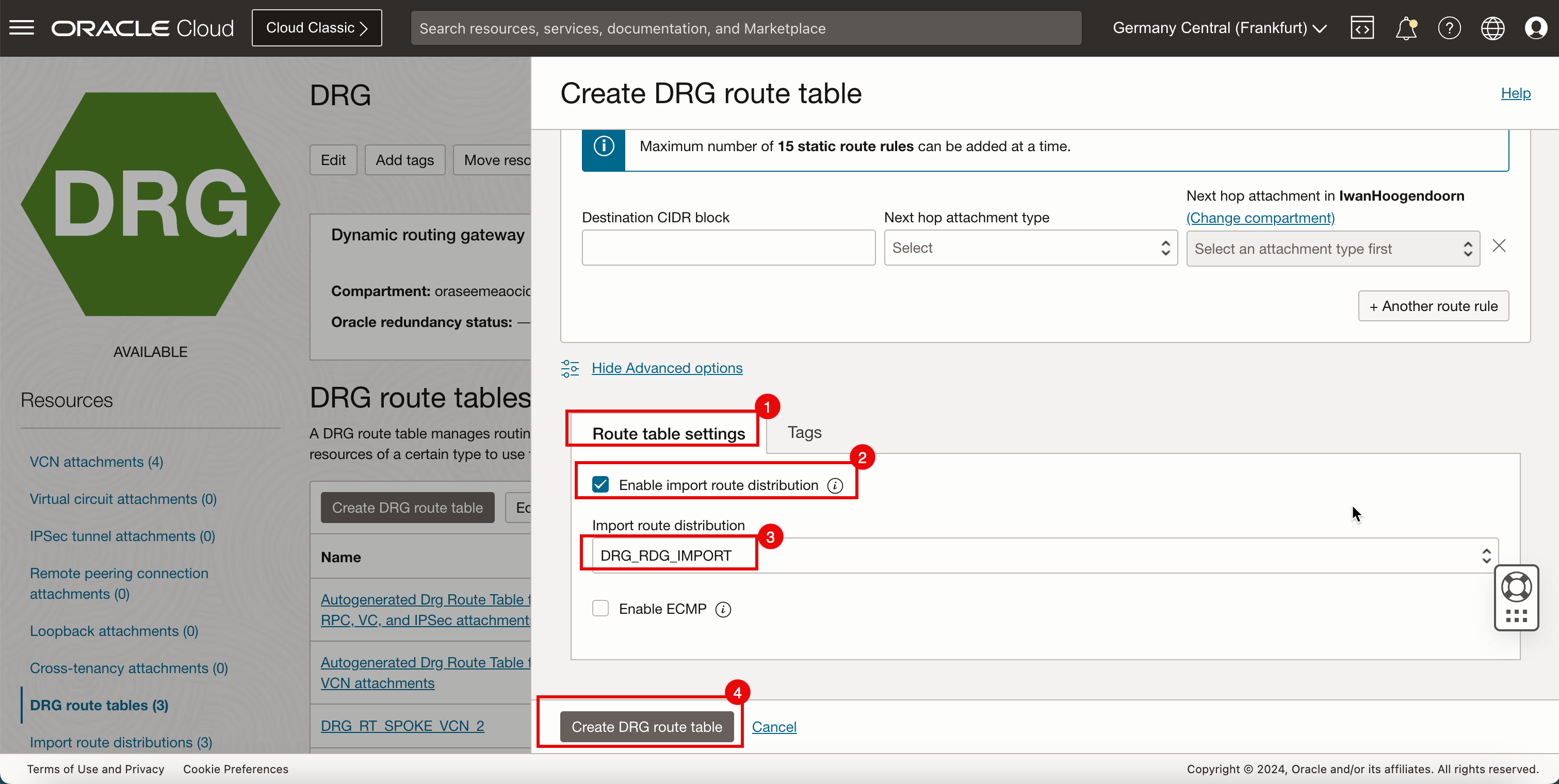

在 DRG 中建立路由表 (

DRG_RT_HUB_VCN_3),然後匯入路由分配群組 (DRG_RDG_IMPORT)。- 輸入 DRG 路由表的名稱。

- 按一下顯示進階選項。

-

匯入先前建立的匯入路由分配。

- 按一下路由表格設定值。

- 選取啟用匯入路由分配。

- 選取先前建立的匯入路由分配。

- 按一下建立 DRG 路由表。

- 請注意,新 DRG 路由表已建立。

-

下圖說明到目前為止所建立項目的視覺表示法。

作業 7.5:附加路由表

現在我們已建立路由表,因此必須將路由表附加到 DRG、VCN、子網路和閘道。

注意:這是啟用路由的位置,因此在您實行或變更「生產」環境之前,必須先考量先經過正確測試的流程。

連附 DRG 路由表:

讓我們先附加 DRG 路由表。

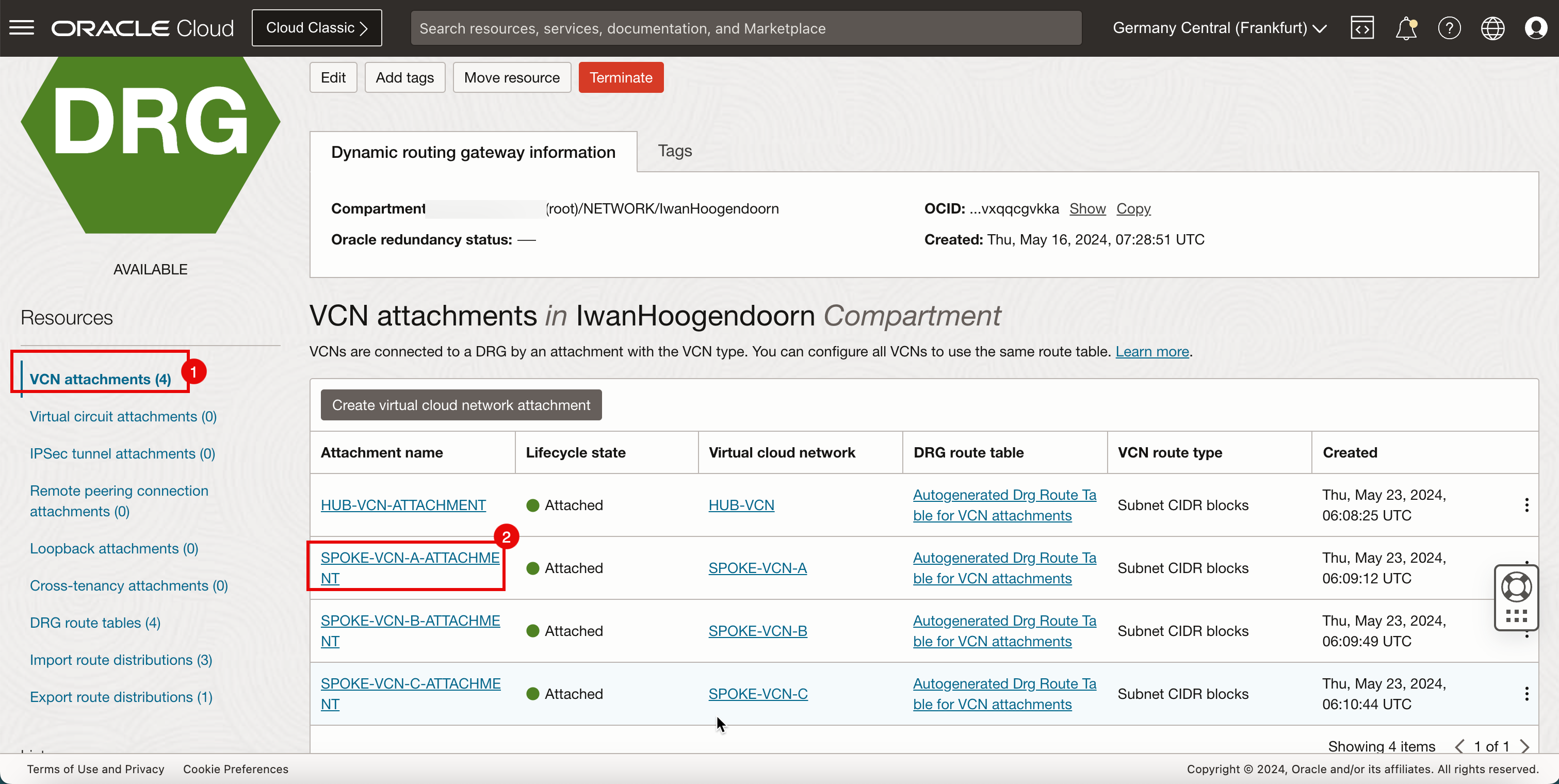

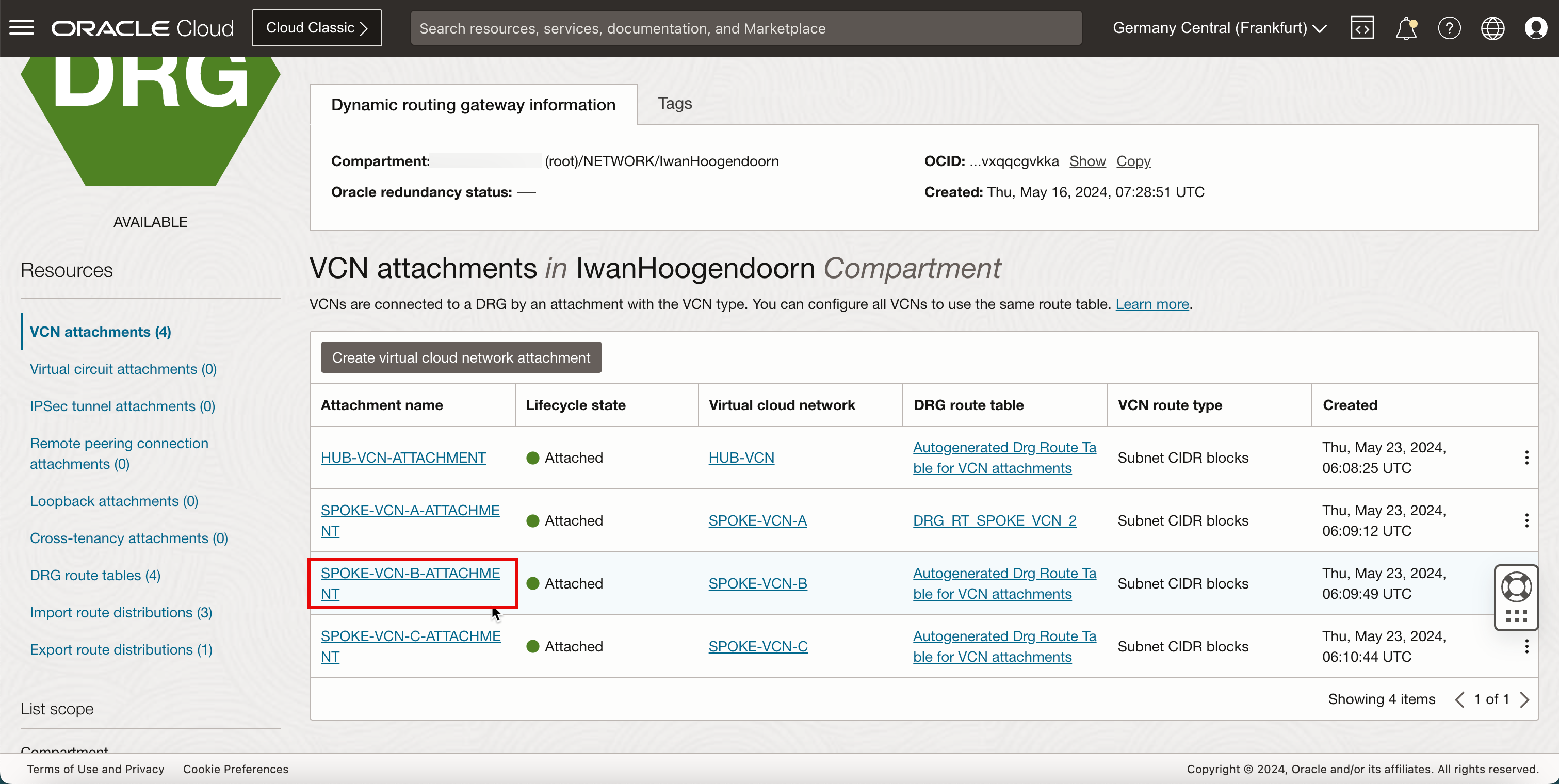

將 DRG 路由表連附至網輻 VCN 連附項

路由資訊:(DRG_RT_SPOKE_VCN_2) 此 DRG 路由表與路由表連附項將確保來自網幅 VCN 的所有流量,現在都會遞送至中樞 VCN。

首先,我們要將 ()DRG_RT_SPOKE_VCN_2) DRG 路由表連附至所有分支 VCN 連附項。

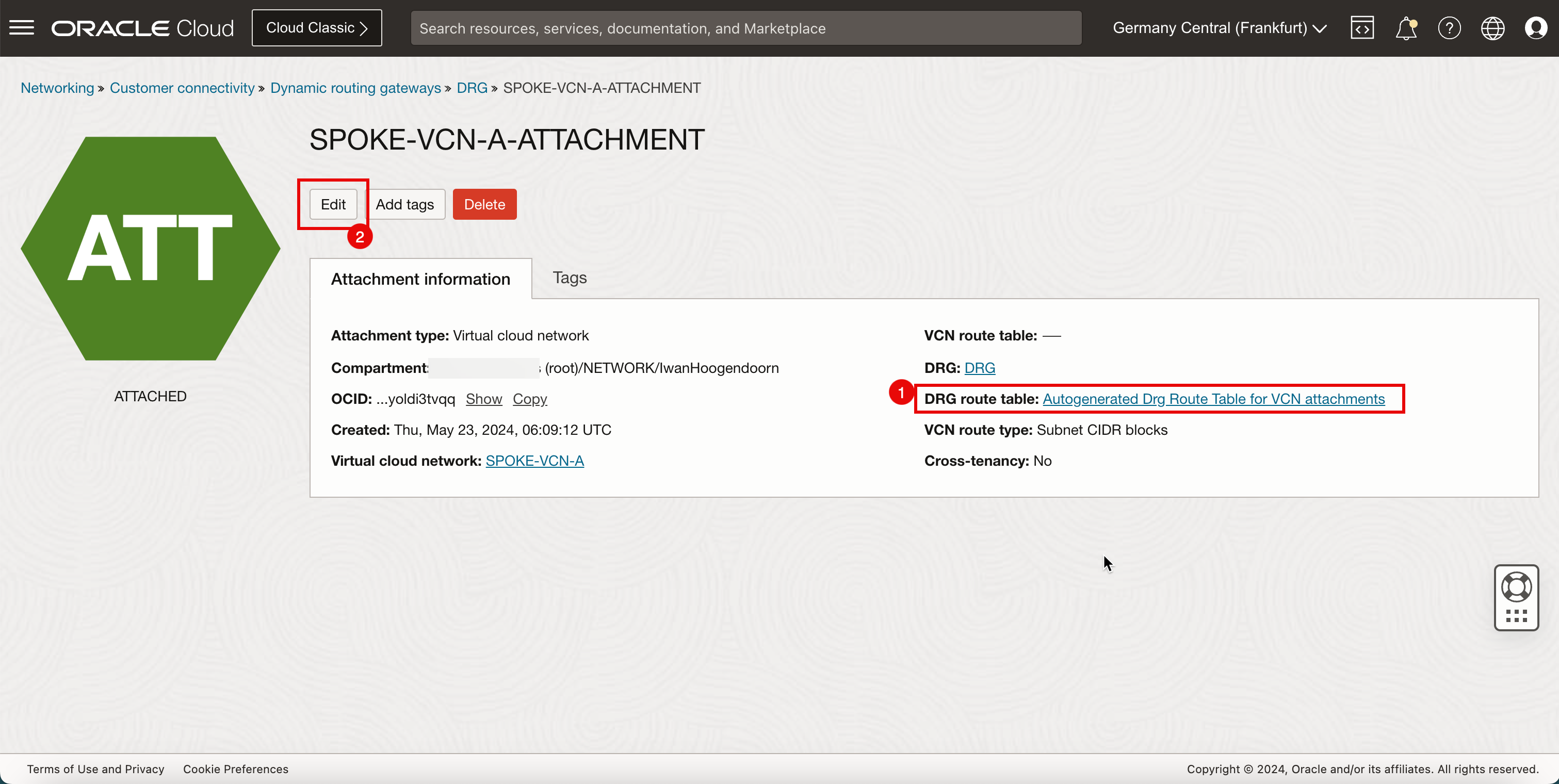

-

前往 DRG 頁面。按一下網路、動態路由閘道,然後選取先前建立的 DRG。

- 按一下 VCN 連附項。

- 按一下網輻 A 的 VCN 連附項。

- 請注意,軸輻 A 的 VCN 連附項已與自動產生的 DRG 表格相關聯。我們需要變更此設定。

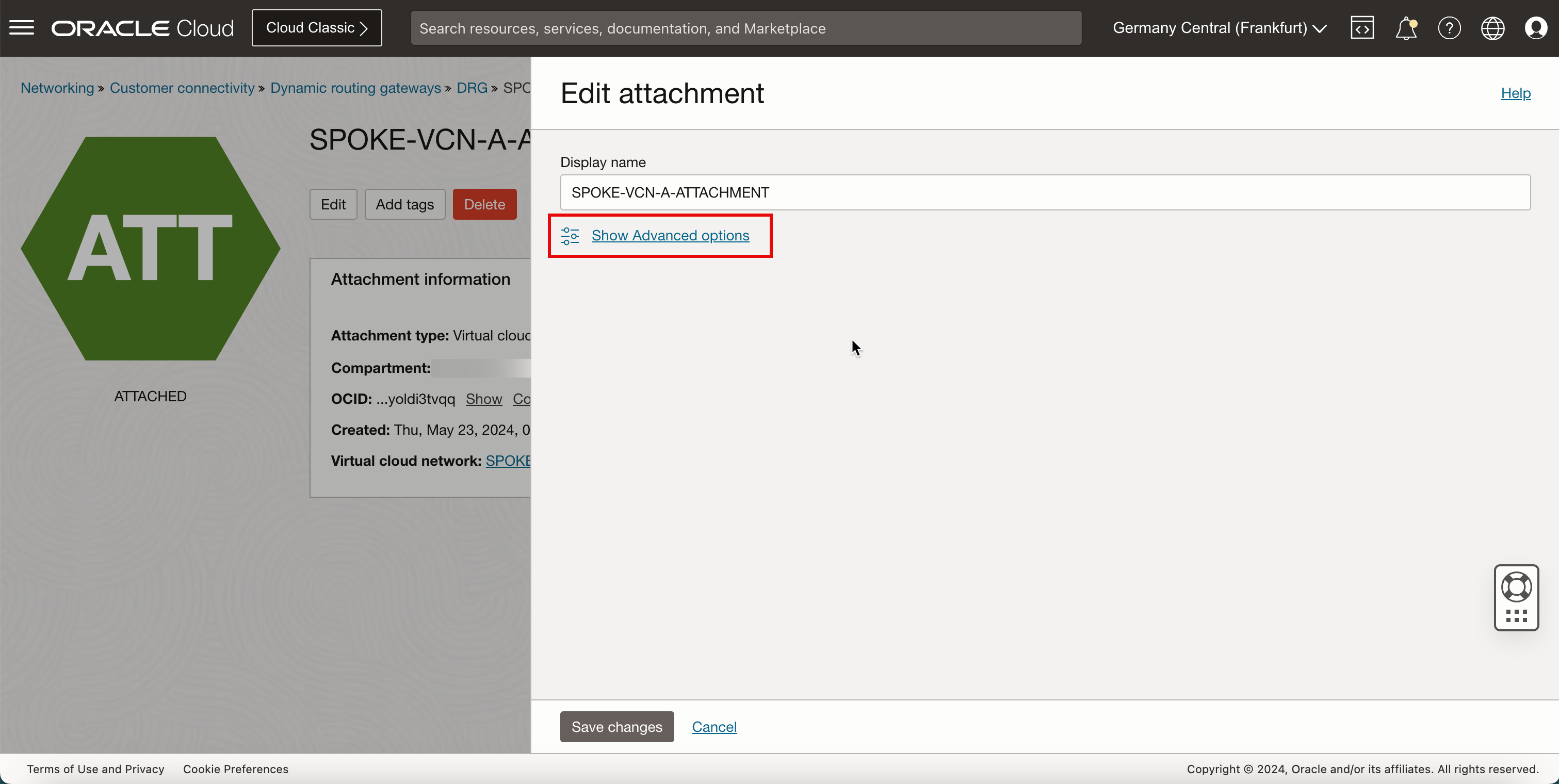

- 按一下編輯。

-

按一下顯示進階選項。

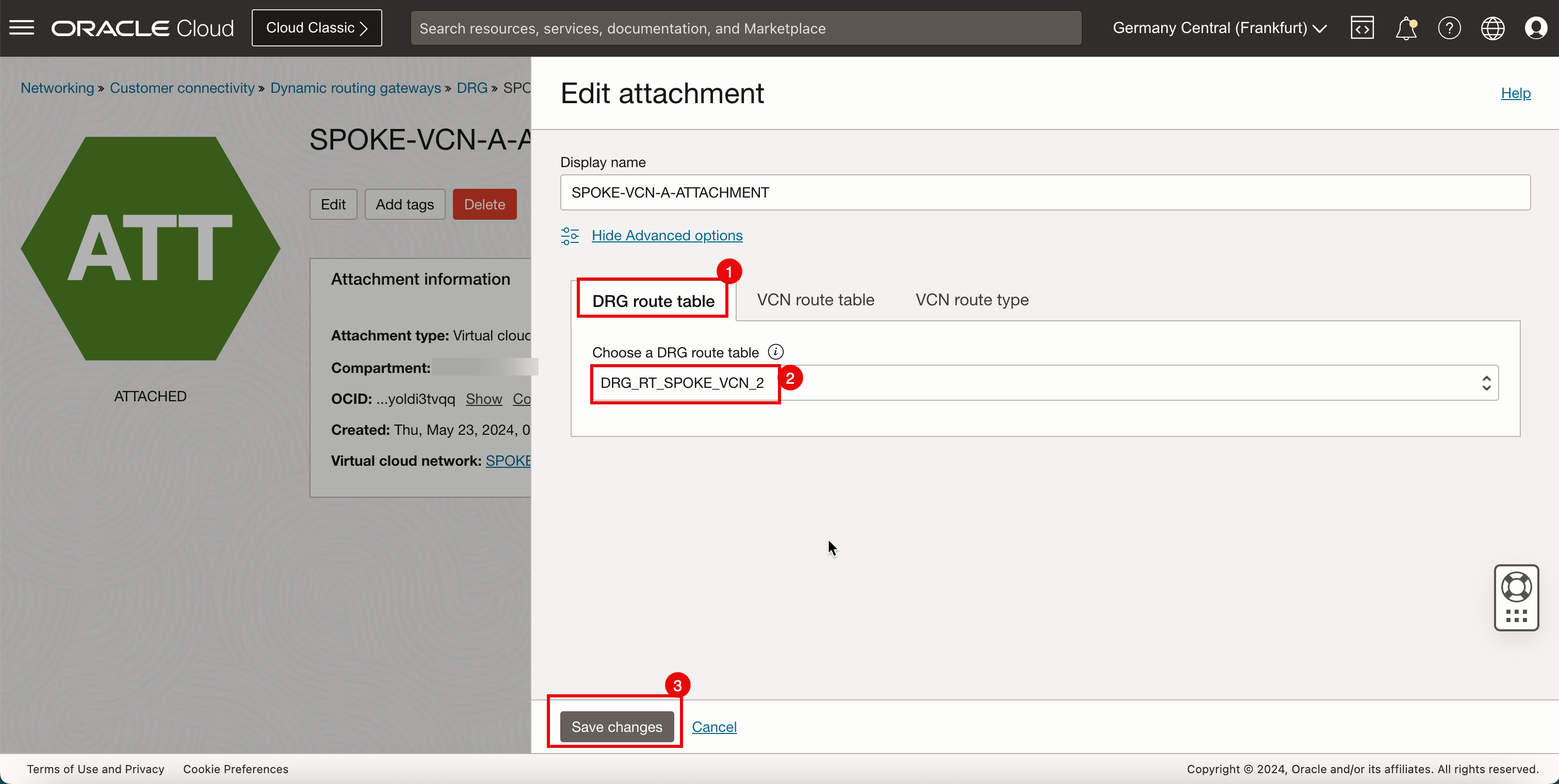

- 選取 DRG 路由表。

- 選取先前建立的 DRG 路由表:

DRG_RT_SPOKE_VCN_2。 - 按一下儲存變更。

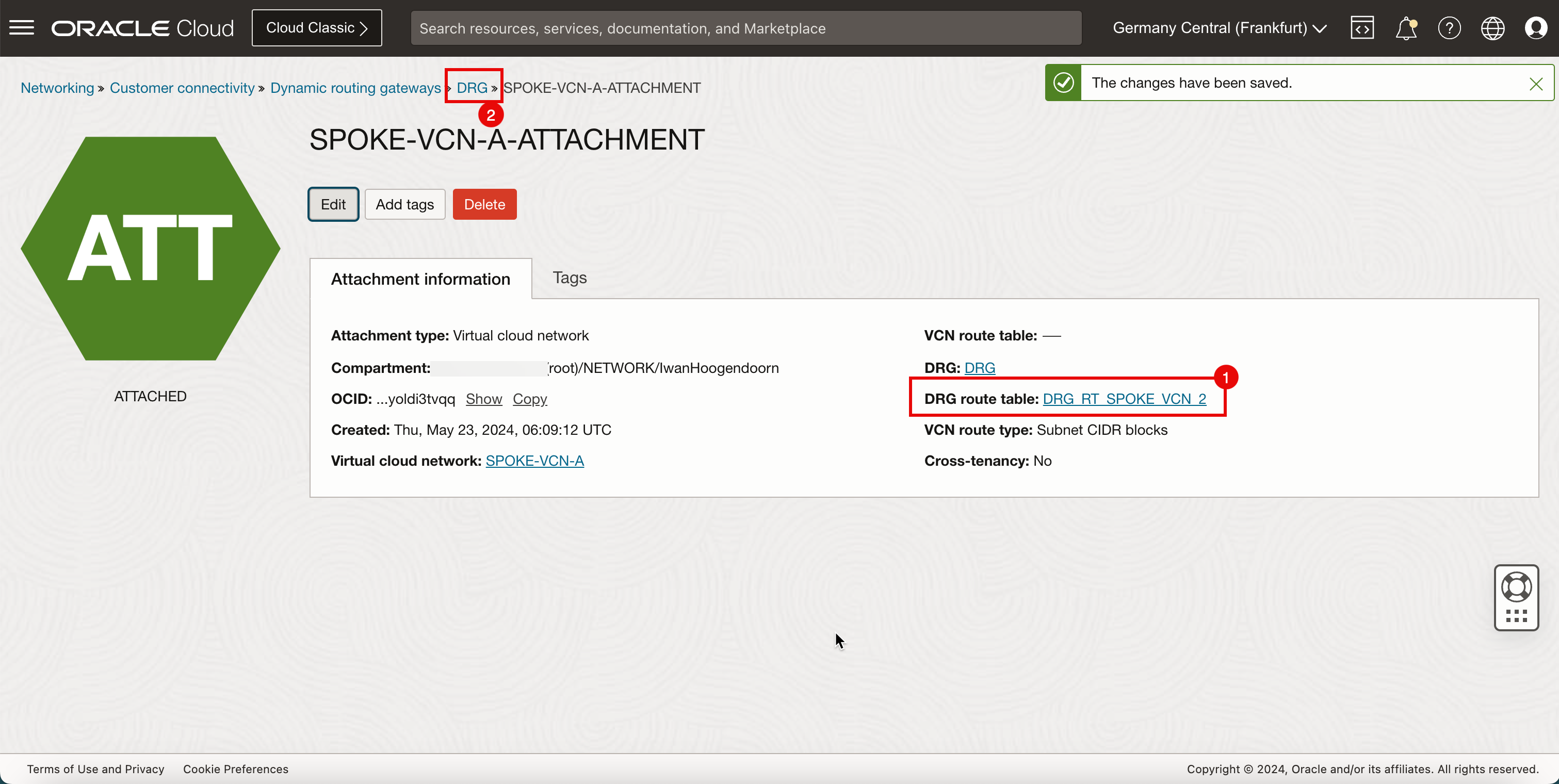

- 請注意,軸輻 A VCN 連附項上作用中的新 DRG 路由表。

- 按一下 DRG 以返回 DRG 詳細資訊頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

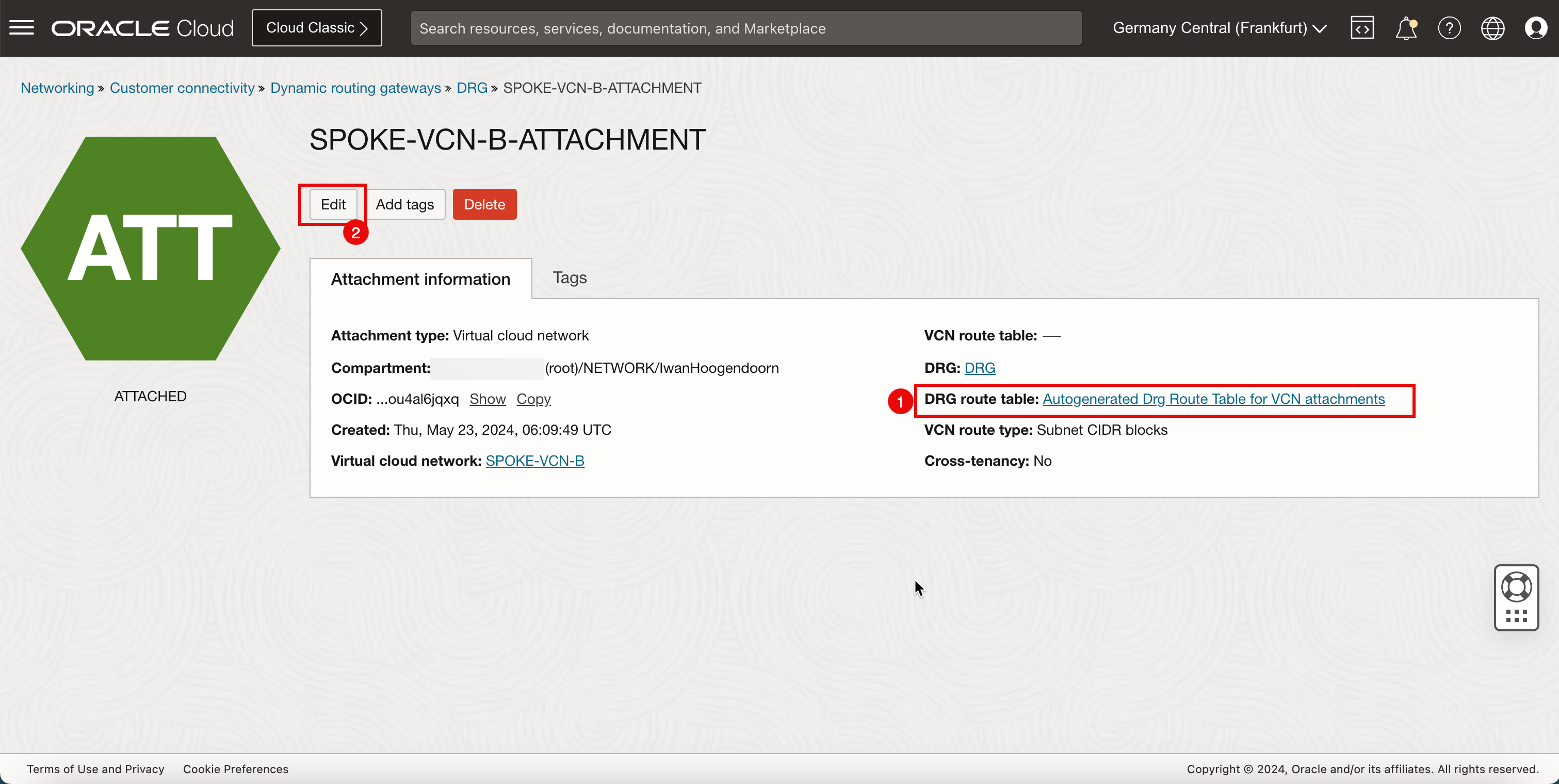

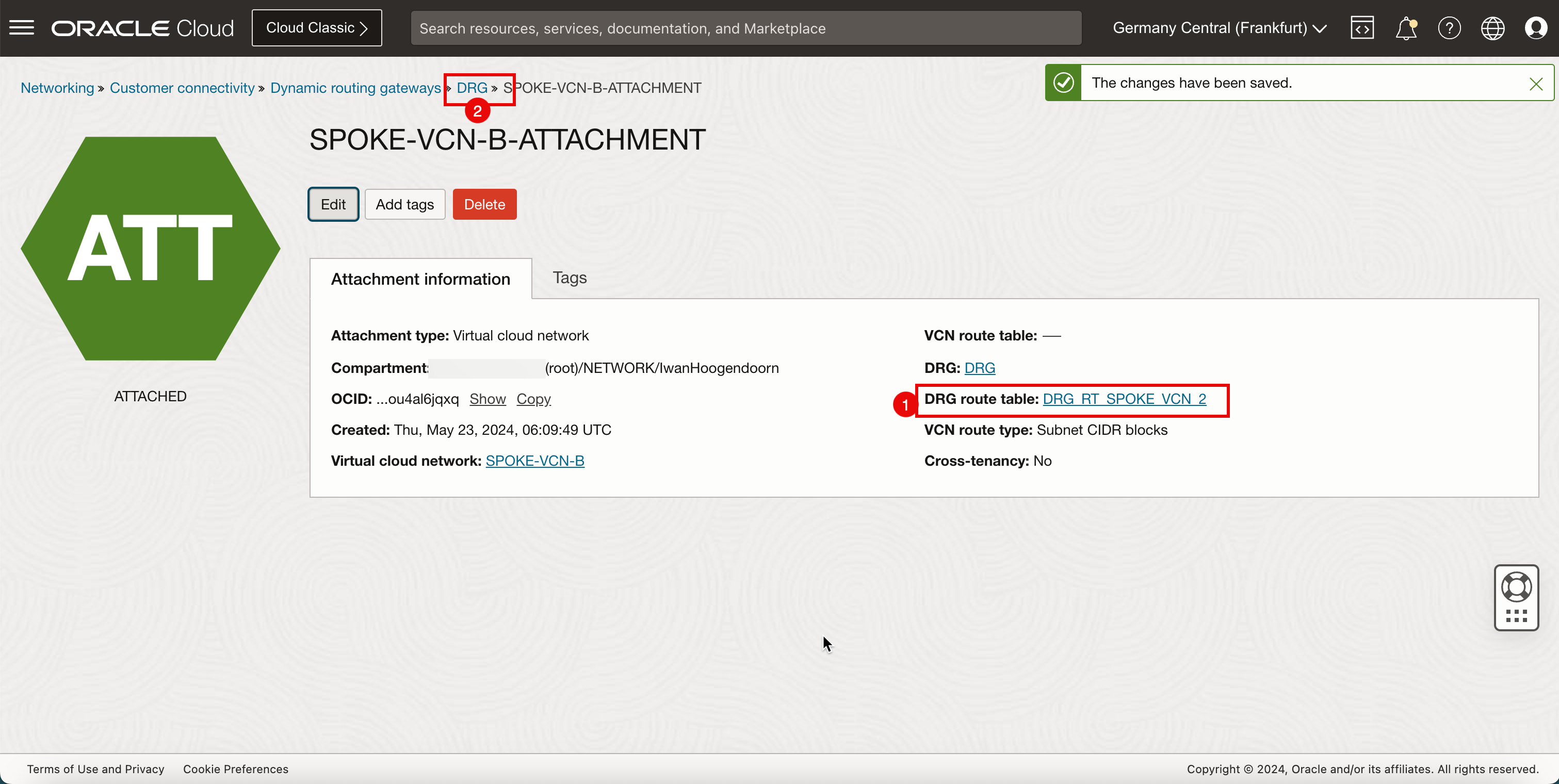

按一下網輻 B 的 VCN 連附項。

- 請注意,軸輻 B 的 VCN 連附項已有關聯的自動產生 DRG 表格。我們需要變更此設定。

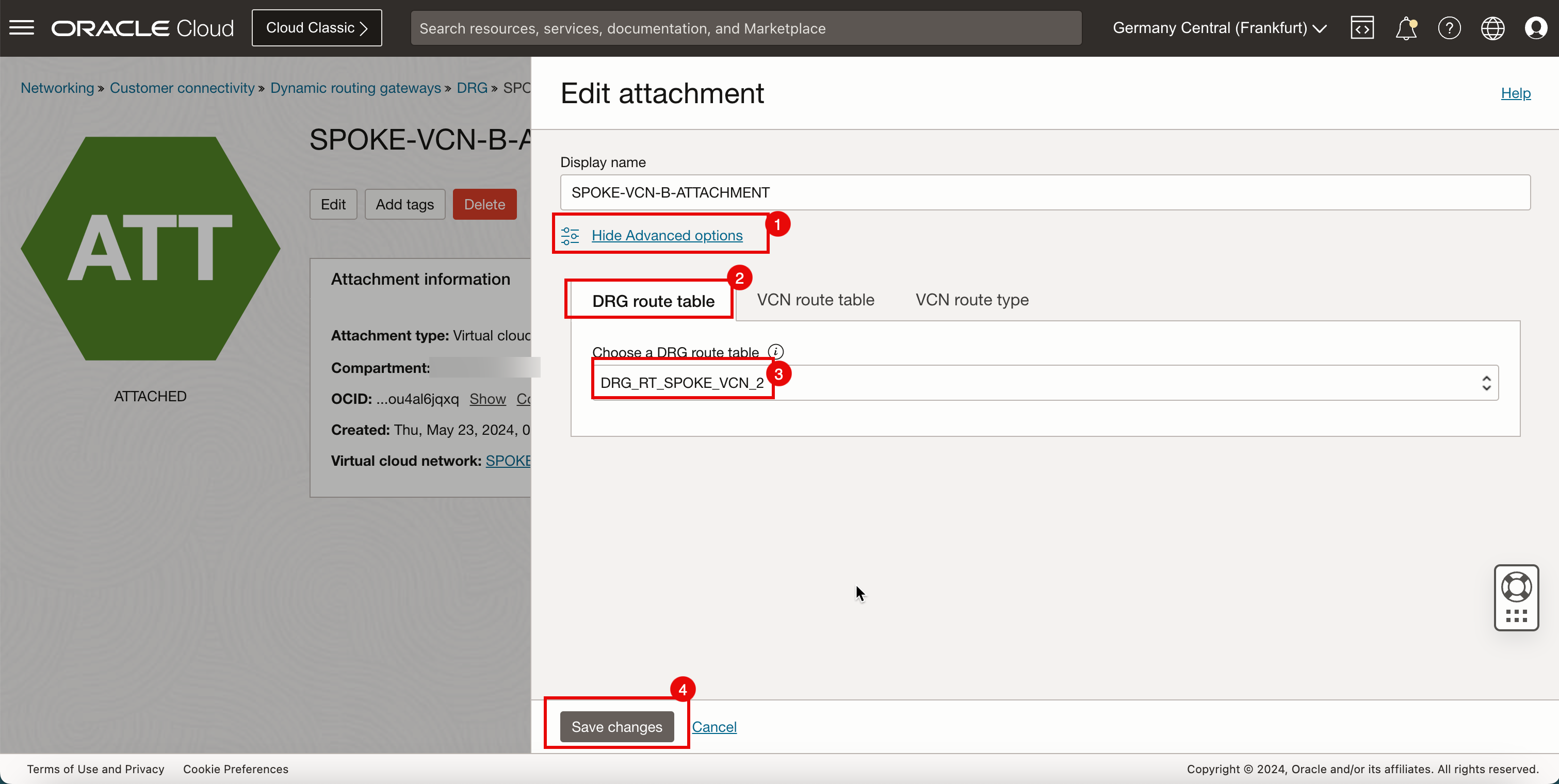

- 按一下編輯。

- 按一下顯示進階選項。

- 選取 DRG 路由表頁籤。

- 選取先前建立的 DRG 路由表 (

DRG_RT_SPOKE_VCN_2)。 - 按一下儲存變更。

- 請注意,軸輻 B VCN 連附項上作用中的新 DRG 路由表。

- 按一下 DRG 以返回 DRG 詳細資訊頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

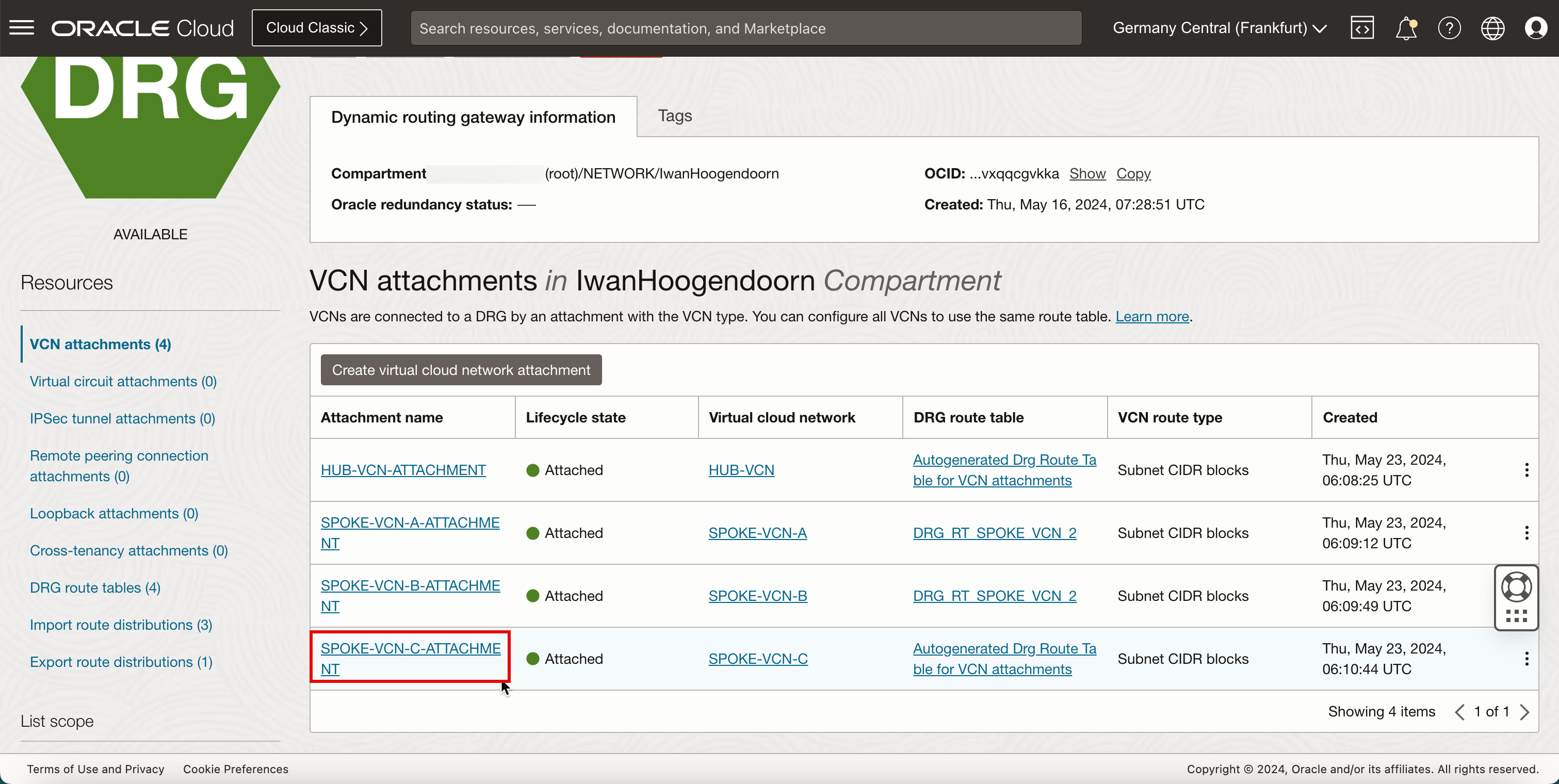

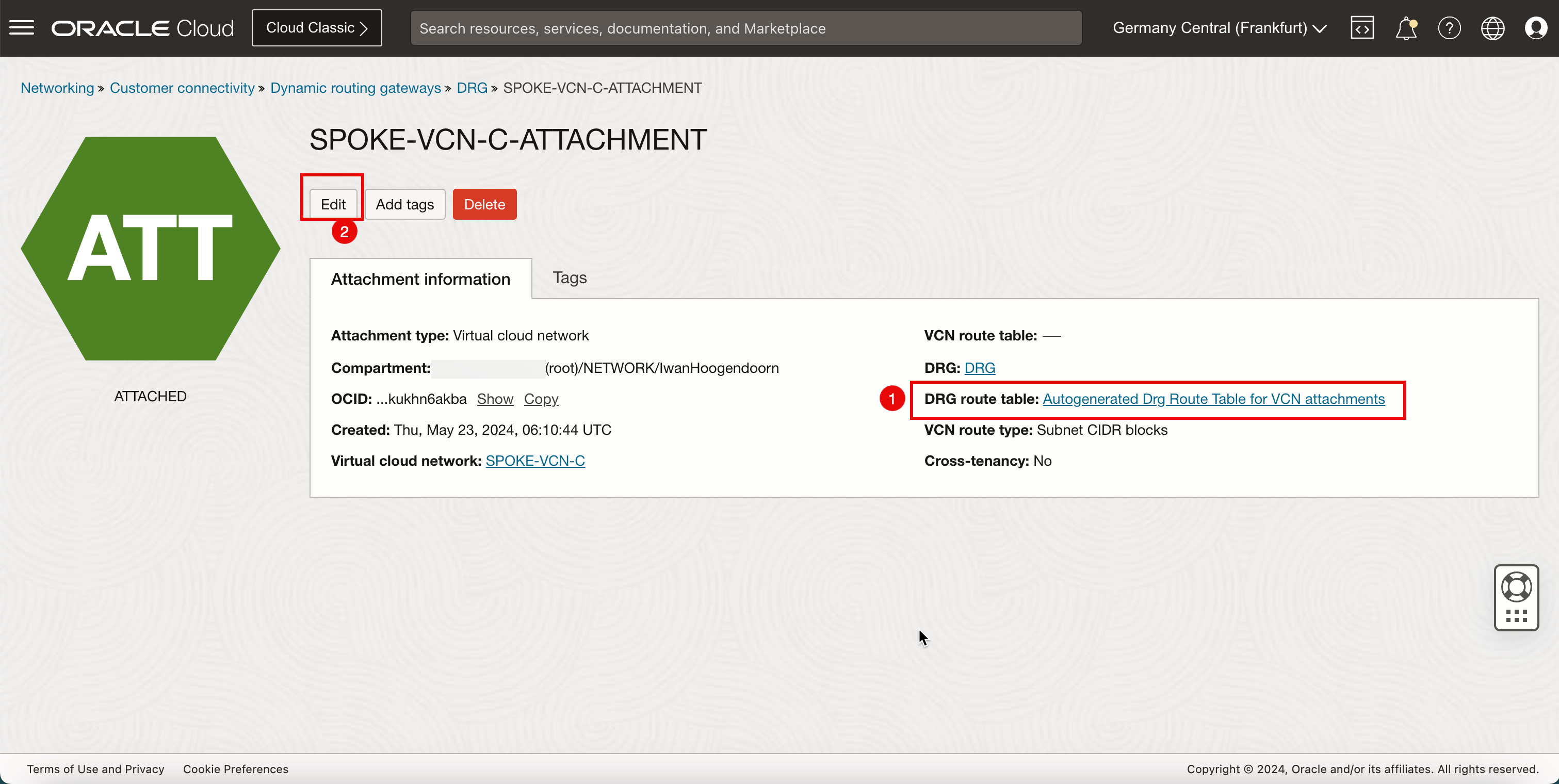

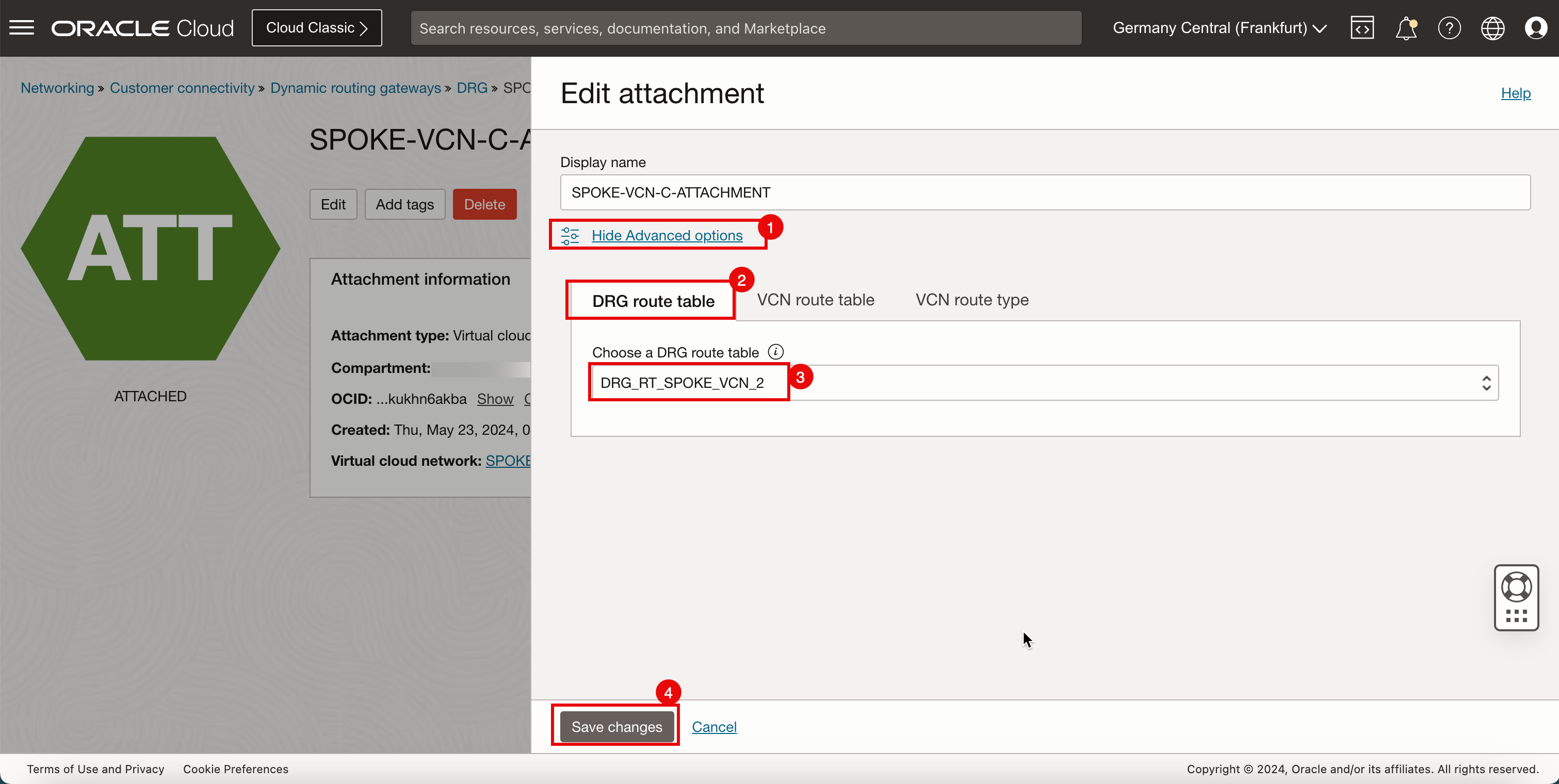

按一下網輻 C 的 VCN 連附項。

- 請注意,軸輻 C 的 VCN 連附項已與自動產生的 DRG 表格關聯。我們需要變更此設定。

- 按一下編輯。

- 按一下顯示進階選項。

- 選取 DRG 路由表頁籤。

- 選取先前建立的 DRG 路由表 (

DRG_RT_SPOKE_VCN_2)。 - 按一下儲存變更。

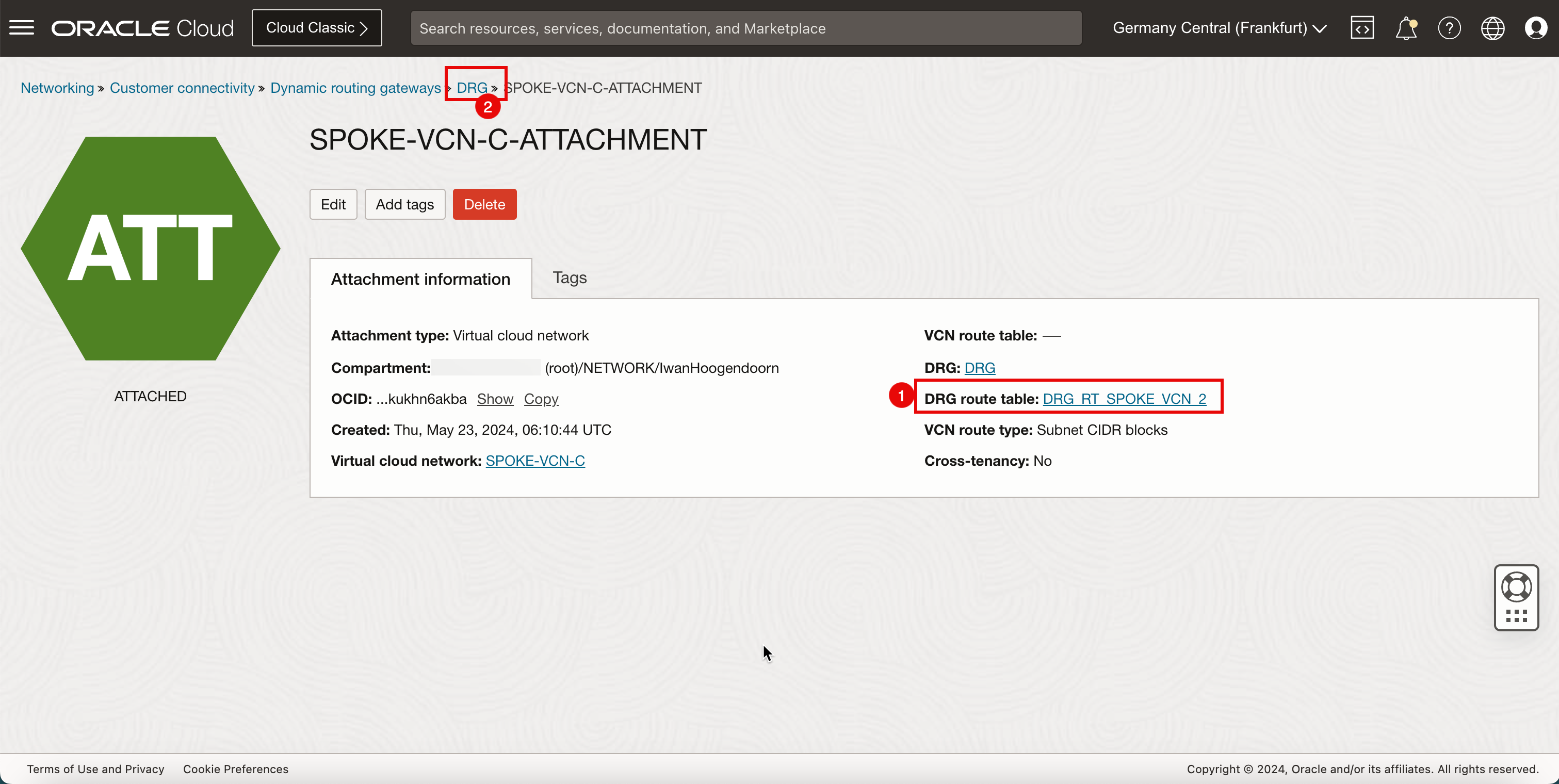

- 請注意,支點 VCN C 連附項上有作用中的新 DRG 路由表。

- 按一下 DRG 以返回 DRG 詳細資訊頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

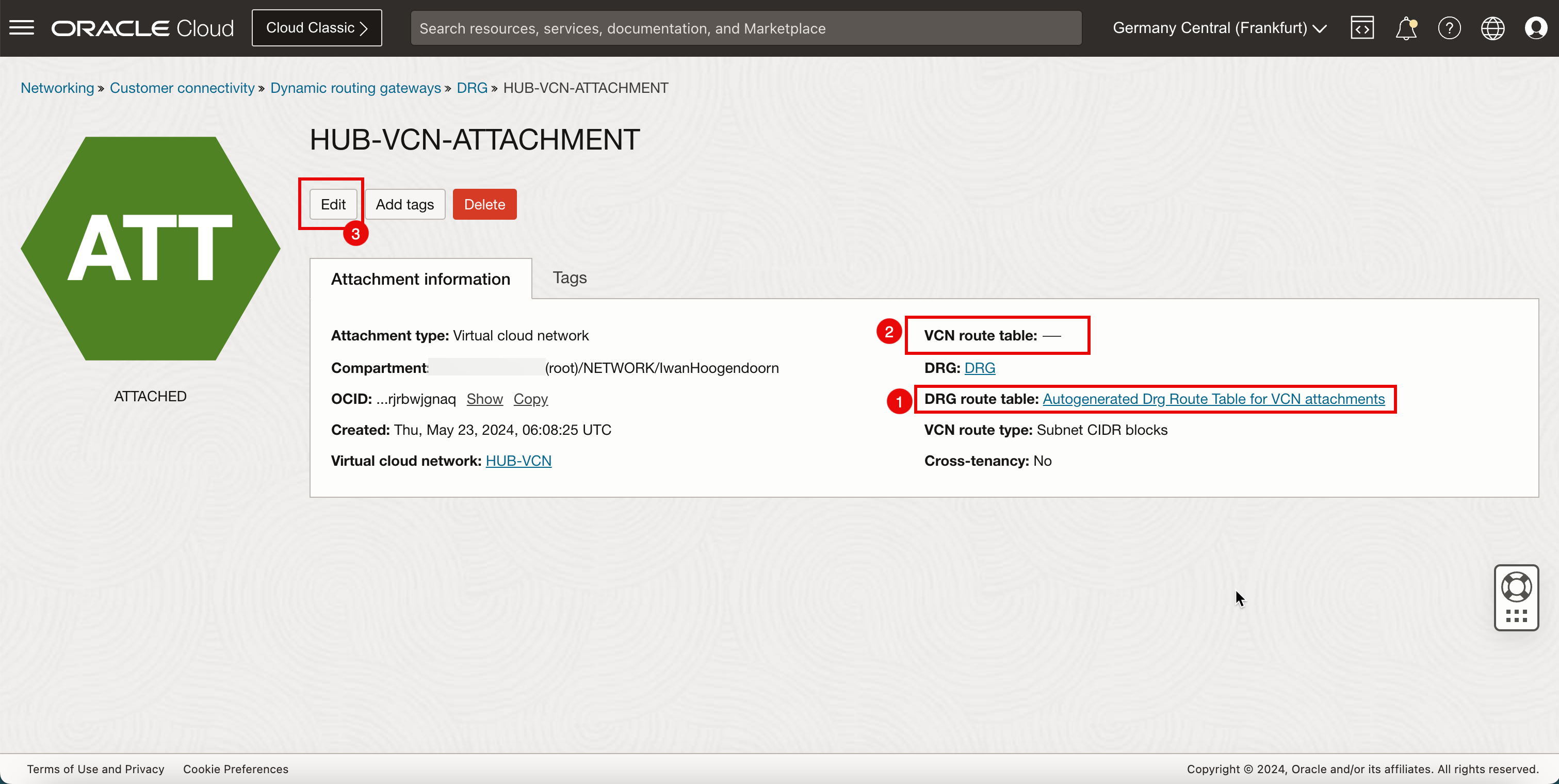

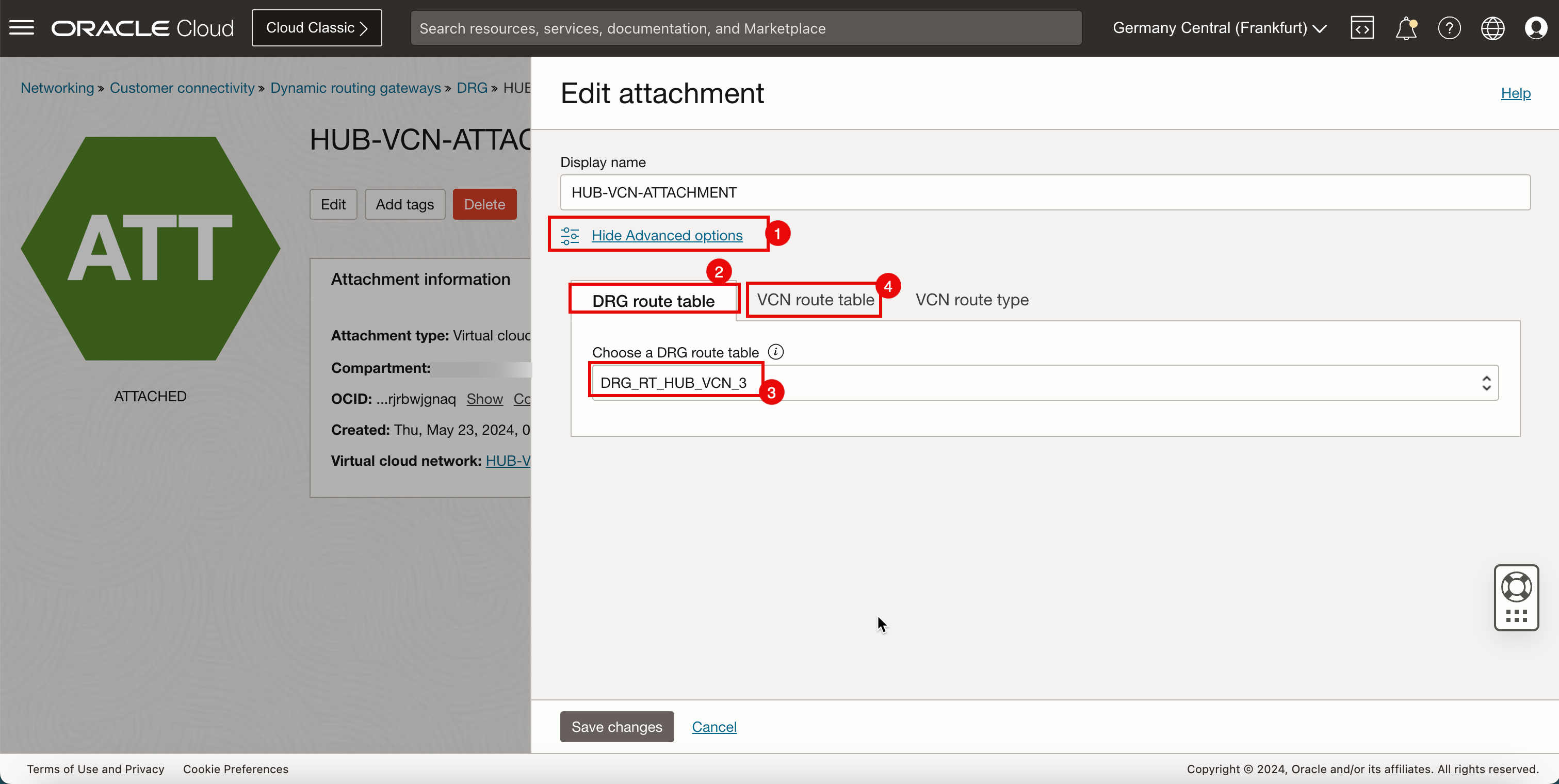

將 DRG 路由表連附至 Hub VCN 連附項

我們會將 ()DRG_RT_HUB_VCN_3) DRG 路由表連附至中樞 VCN 連附項。我們也會將 (VCN_HUB_RT_DRG_TRANSIT) VCN 路由表連附至中樞 VCN 連附項。

路由資訊:(DRG_RT_HUB_VCN_3) 此 DRG 路由表與路由表連附項將確保 DRG 上已知來自該處的所有網路,並在 DRG 上學習,讓 DRG 知道該處可使用哪些網路,因此能夠知道要將網路路由至何處。

路由資訊:(VCN_HUB_RT_DRG_TRANSIT) 此 VCN 路由表和路由表連附項將確保所有流量都已路由至中樞的防火牆。

-

前往 DRG 頁面。按一下網路、動態路由閘道,然後選取先前建立的 DRG。

- 按一下 VCN 連附項。

- 按一下中樞的 VCN 連附項。

- 請注意,中樞的 VCN 連附項與自動產生的 DRG 表格相關聯。我們需要變更此設定。

- 請注意,中心的 VCN 連附項沒有關聯的 VCN 表格。我們需要新增此欄位。

- 按一下編輯。

- 按一下顯示進階選項。

- 選取 DRG 路由表頁籤。

- 選取先前建立的 DRG 路由表 (

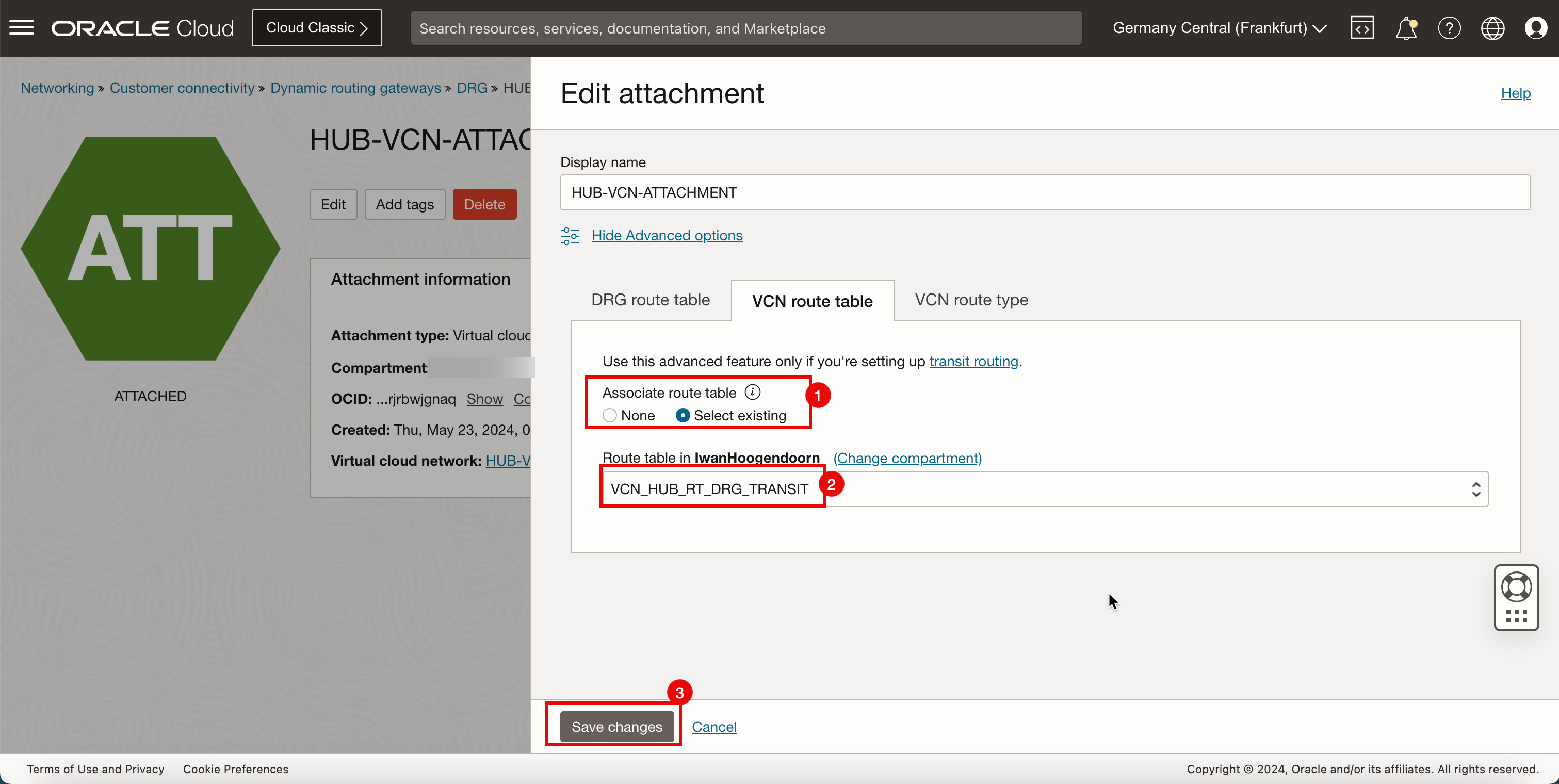

DRG_RT_HUB_VCN_3)。 - 按一下 VCN 路由表頁籤。

- 選取選取現有以選取現有的 VCN 路由表。

- 選取先前建立的 VCN 路由表 (

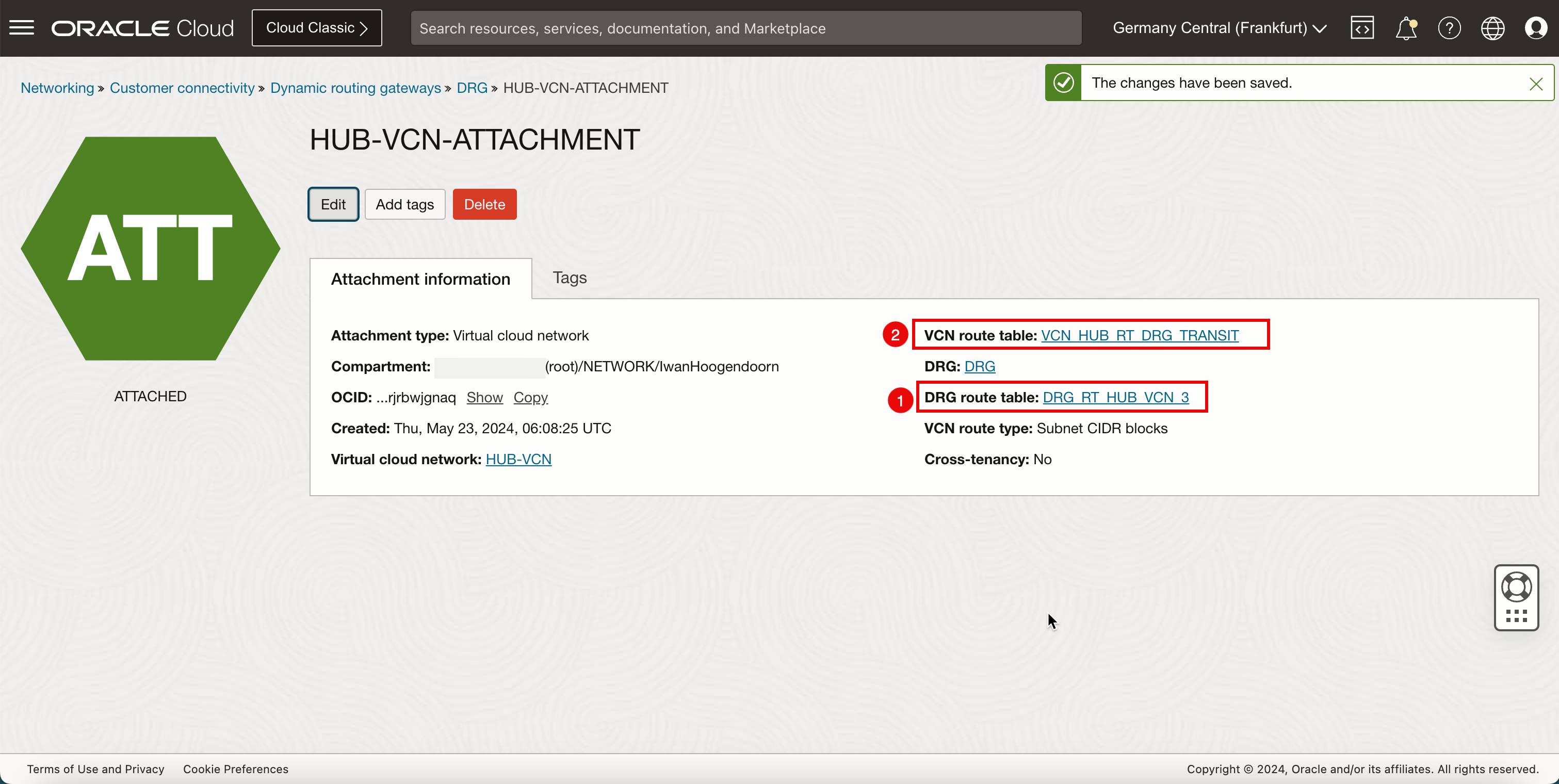

VCN_HUB_RT_DRG_TRANSIT)。 - 按一下儲存變更。

- 請注意,中心 VCN 連附項上作用中的新 DRG 路由表。

- 請注意,中心 VCN 連附項上作用中的新 VCN 路由表。

-

下圖說明到目前為止所建立項目的視覺表示法。

連附 VCN 路由表:

現在,我們將連附 VCN 路由表,即使我們已經開始對先前作業中的其中一個 VCN 路由表執行此操作。

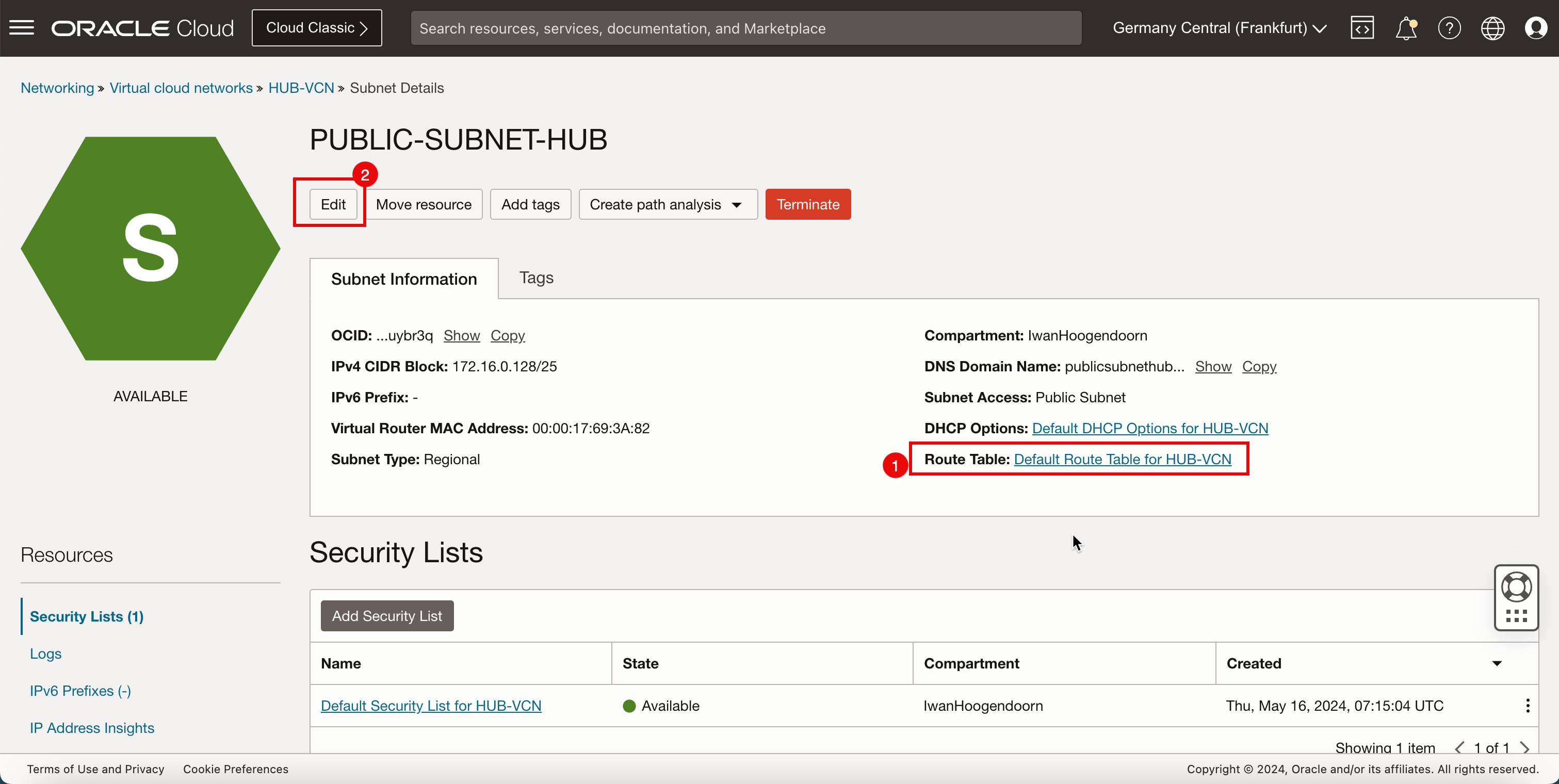

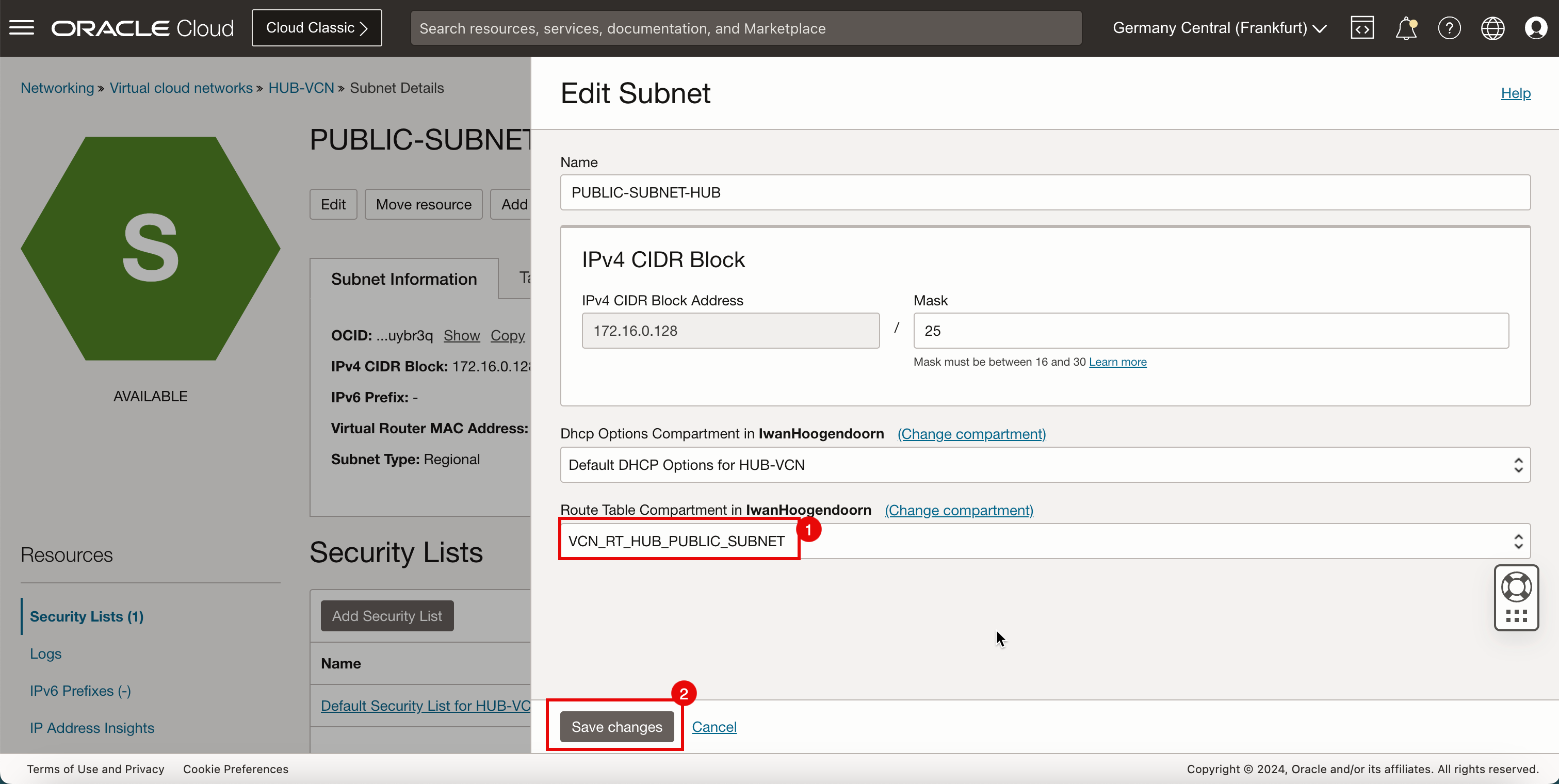

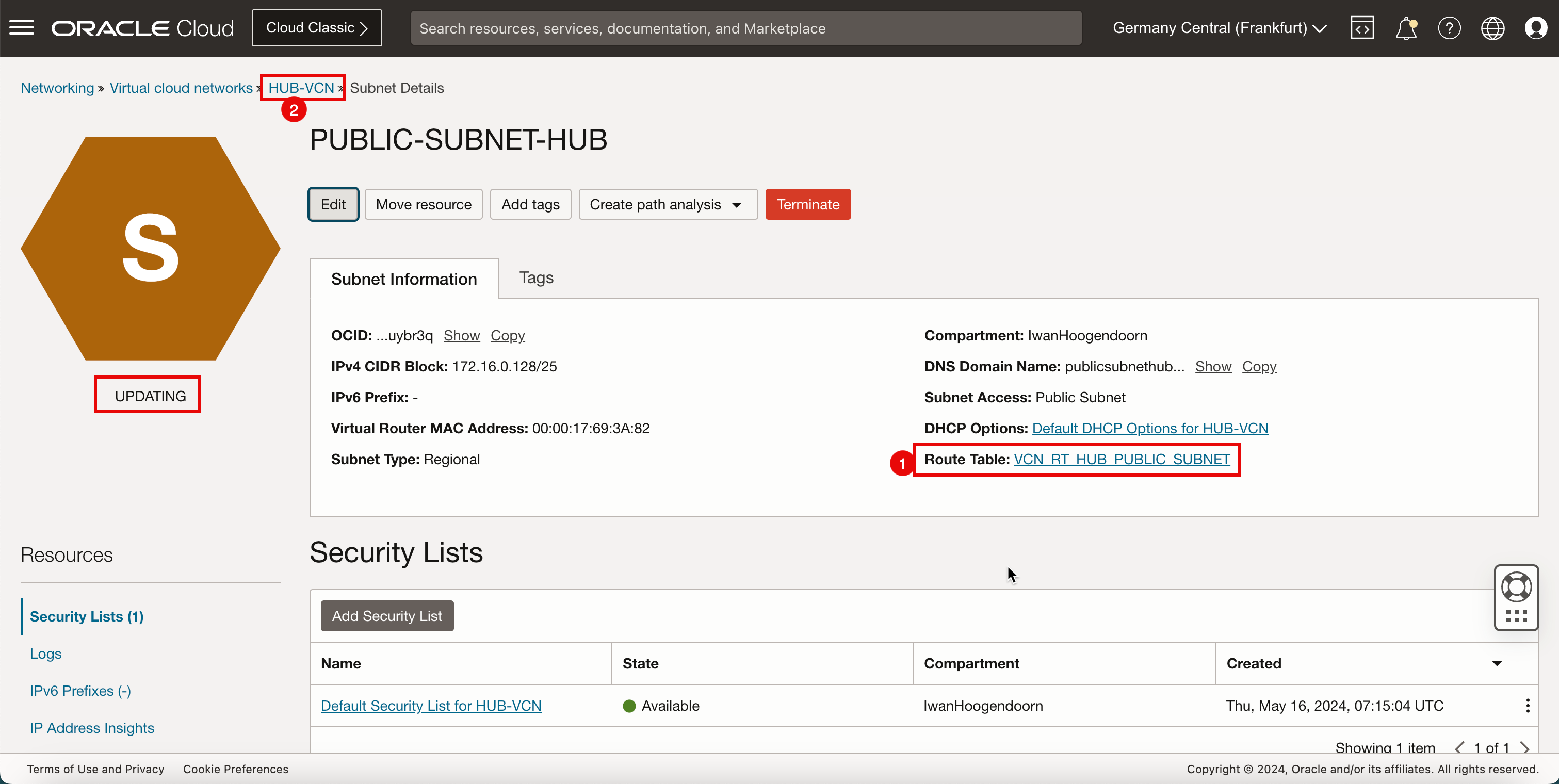

將 VCN 路由表連附至 Hub VCN 公用子網路

將 (VCN_RT_HUB_PUBLIC_SUBNET) VCN 路由表連附至中樞 VCN 中的公用子網路。

路由資訊:(VCN_RT_HUB_PUBLIC_SUBNET) 此 VCN 路由表會將針對發言目的地的流量遞送至防火牆。目的地為網際網路 (網輻網路以外的所有流量) 的流量也會由此路由表遞送。

-

前往 OCI 主控台。

- 按一下左上角的漢堡選單 (按)。

- 按一下網路。

- 按一下虛擬雲端網路。

-

按一下中樞 VCN。

- 按一下子網路。

- 按一下公用中樞子網路。

- 請注意,公用中樞子網路有相關的預設 VCN 表格。我們需要變更此設定。

- 按一下編輯。

- 選取先前建立的 VCN 路由表 (

VCN_RT_HUB_PUBLIC_SUBNET)。 - 按一下儲存變更。

- 請注意,中心公用子網路上有一個作用中的新 VCN 路由表。

- 按一下 Hub VCN 以返回 Hub VCN 詳細資訊頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

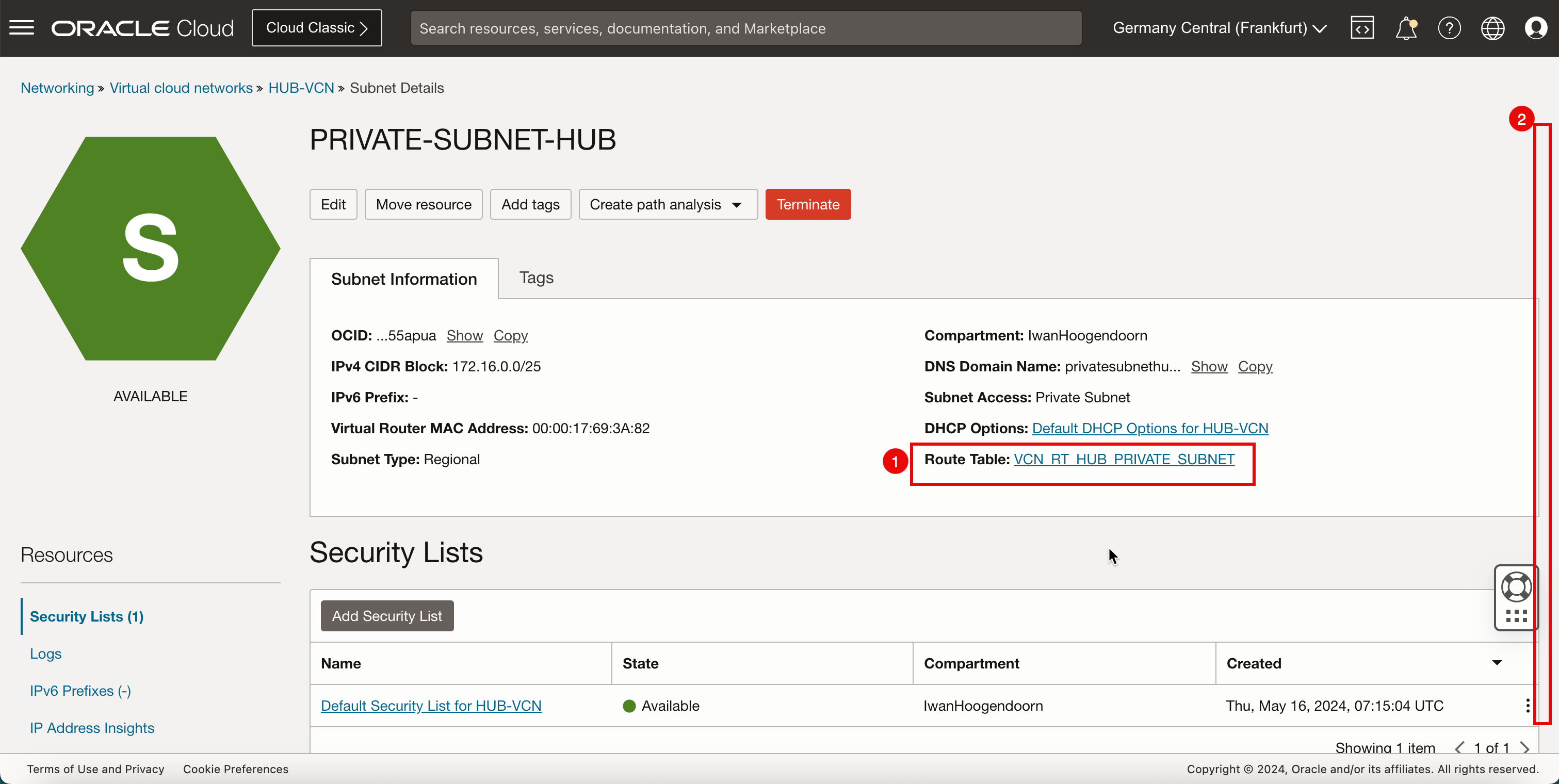

將 VCN 路由表連附至 Hub VCN 專用子網路

接下來,我們會將 (VCN_RT_HUB_PRIVATE_SUBNET) VCN 路由表連附至中樞 VCN 中的專用子網路。

路由資訊:(VCN_RT_HUB_PRIVATE_SUBNET) 此 VCN 路由表會將針對發言目的地的流量遞送至防火牆。目的地為 NAT 閘道之網際網路 (網輻網路以外的所有流量) 的流量也會由此路由表遞送。

-

前往中樞 VCN。

- 按一下專用中樞子網路。

- 請注意,專用中樞子網路已經有關聯的 VCN 路由表。如果您仍有關聯的預設 VCN 表格,請變更此表格。若要變更,請按一下編輯,然後將其變更為

VCN_RT_HUB_PRIVATE_SUBNET。 - 向下捲動。

-

下圖說明到目前為止所建立項目的視覺表示法。

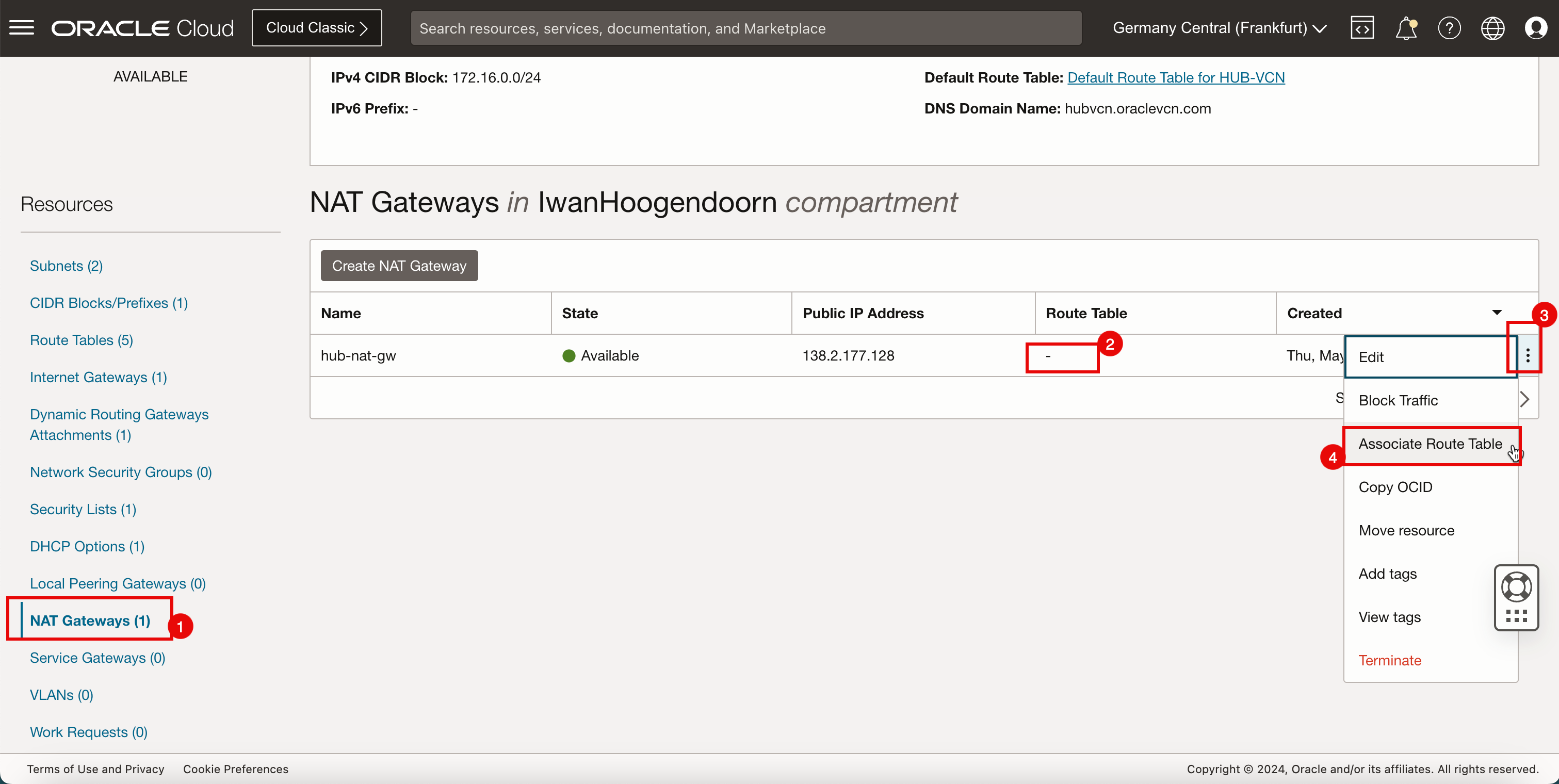

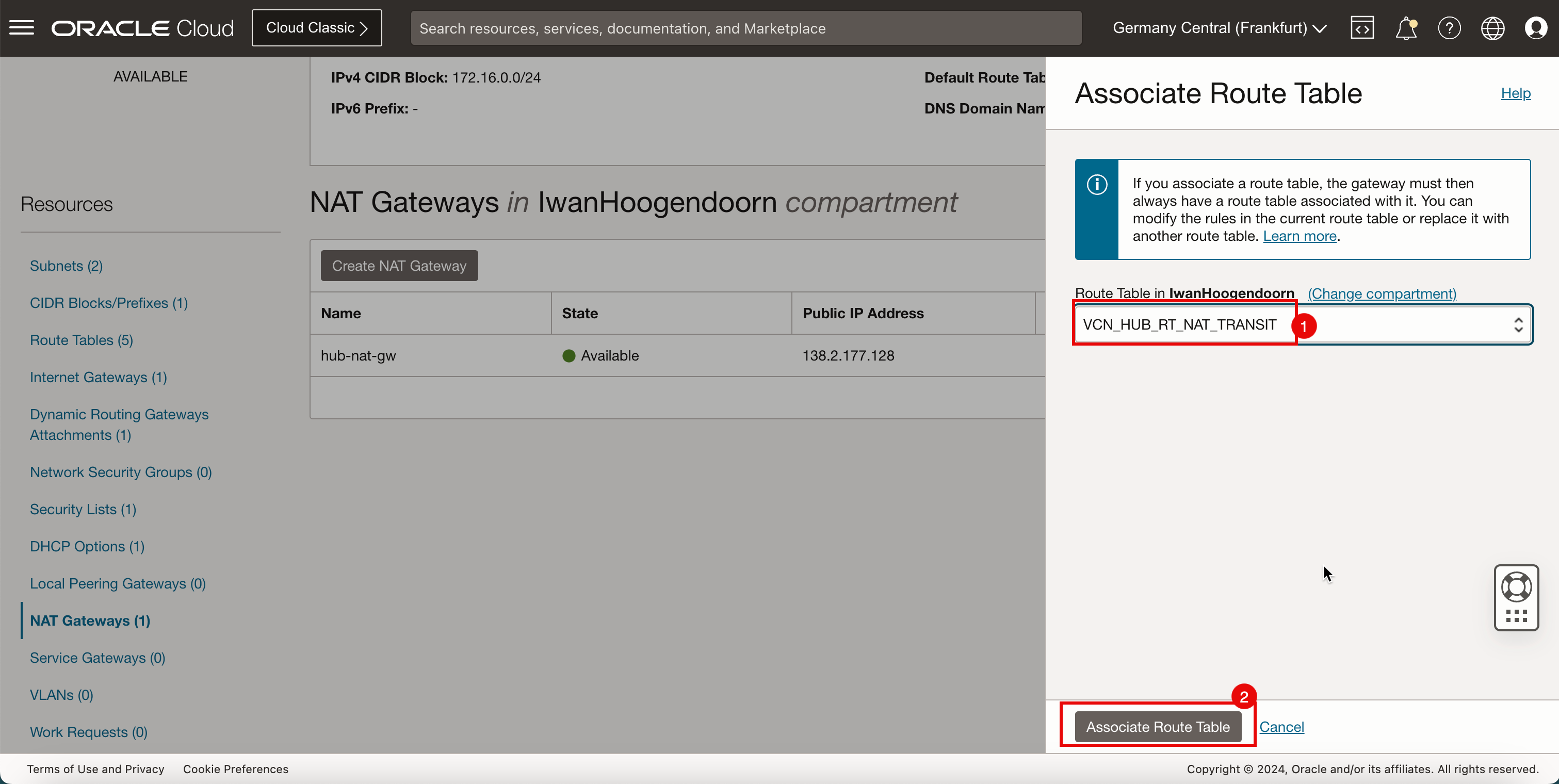

將 VCN 路由表連附至 Hub VCN NAT 閘道

將 (VCN_HUB_RT_NAT_TRANSIT) VCN 路由表連附至中樞 VCN 中的 NAT 閘道。

路由資訊:(VCN_HUB_RT_NAT_TRANSIT) 此 VCN 路由表會將針對發言目的地的流量遞送至防火牆。

-

前往 OCI 主控台。

- 按一下 NAT 閘道。

- 請注意,NAT 閘道沒有任何關聯的路由表。

- 按一下三個點。

- 按一下關聯路由表。

- 選取先前建立的 VCN 路由表 (

VCN_HUB_RT_NAT_TRANSIT)。 - 按一下關聯路由表。

-

請注意,中心 NAT 閘道上的新 VCN 路由表為作用中狀態。

-

下圖說明到目前為止所建立項目的視覺表示法。

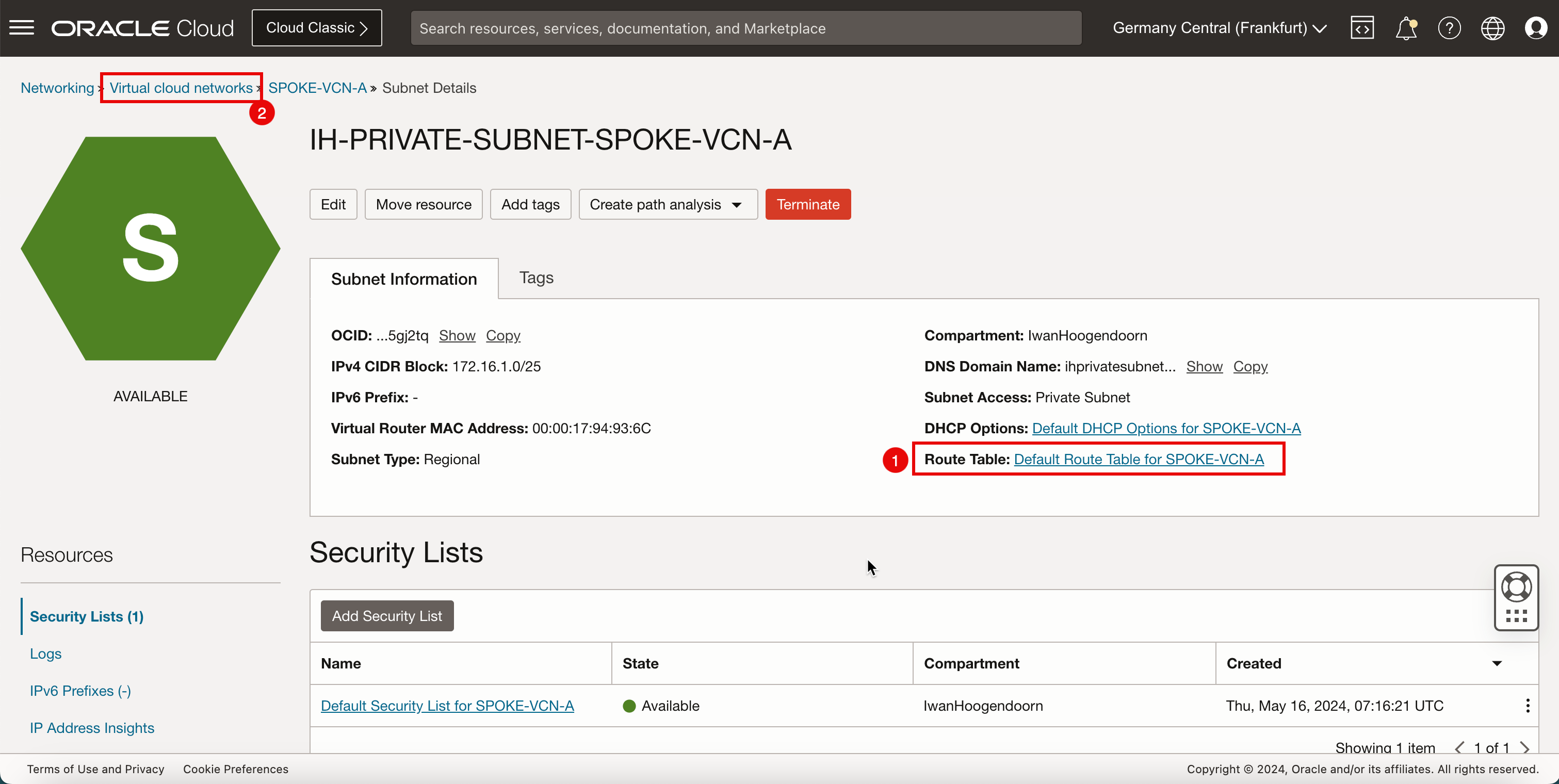

將 VCN 路由表連附至網輻 VCN 專用子網路

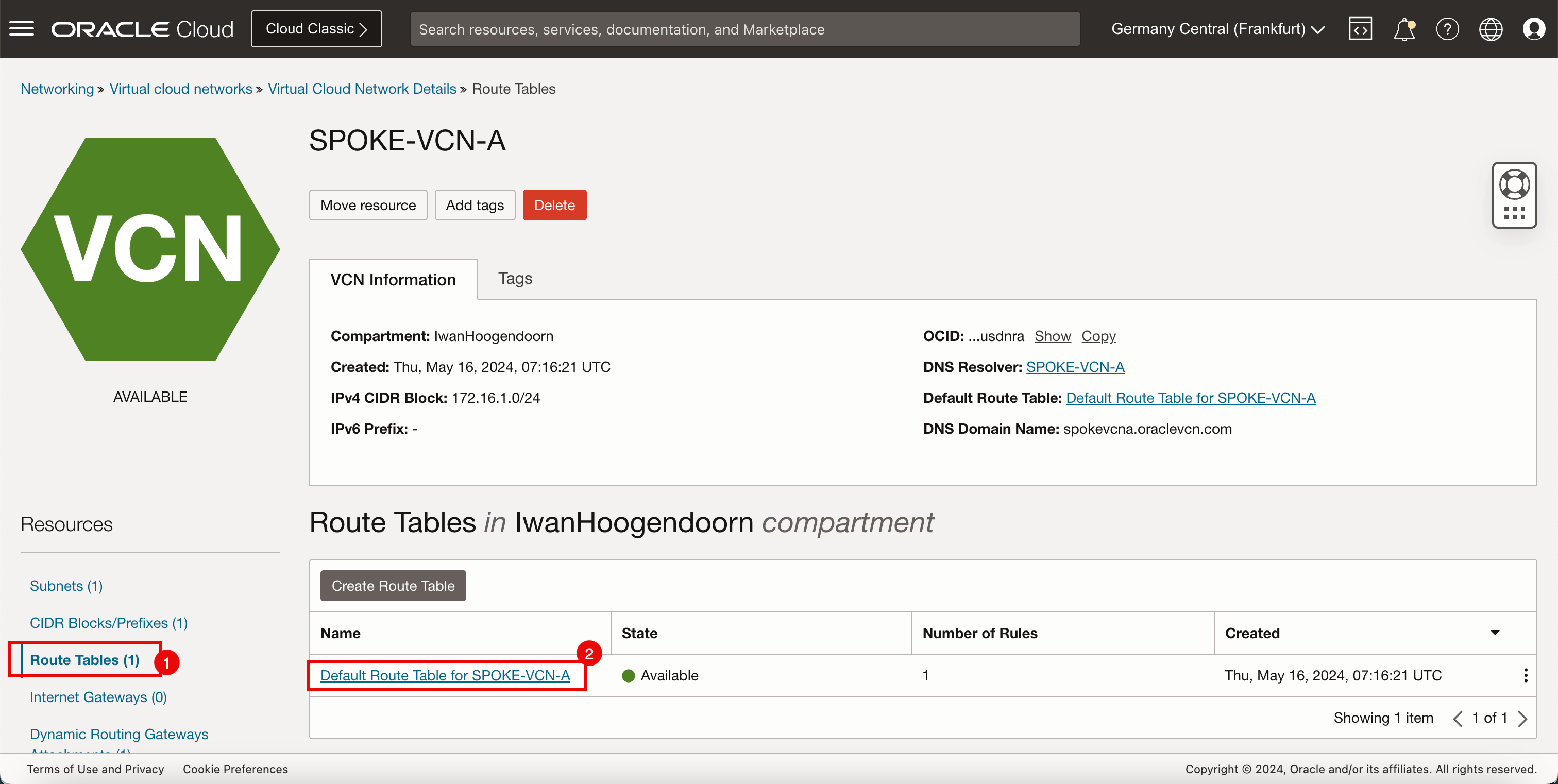

我們已在先前的其中一個作業中設定預設網幅 VCN 路由表。網輻 (A、B 及 C) 專用子網路會自動使用預設 VCN 路由表,因此不需要變更此設定。我們可以進行快速檢查。

前往 OCI 主控台,瀏覽至網路和虛擬雲端網路。

-

按一下軸輻 VCN A 。

-

按一下呼叫專用子網路。

- 請注意,會使用網輻 VCN A 的預設路由表。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

-

按一下軸輻 VCN B 。

-

按一下呼叫 B 專用子網路。

- 請注意,會使用網輻 VCN B 的預設路由表。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

-

按一下軸輻 VCN C 。

-

按一下呼叫 C 專用子網路。

-

請注意,會使用網輻 VCN C 的預設路由表。

-

下圖說明到目前為止所建立項目的視覺表示法。

作業 8:驗證連線

已為整個環境設定路由。現在,我們可以測試路由是否運作。

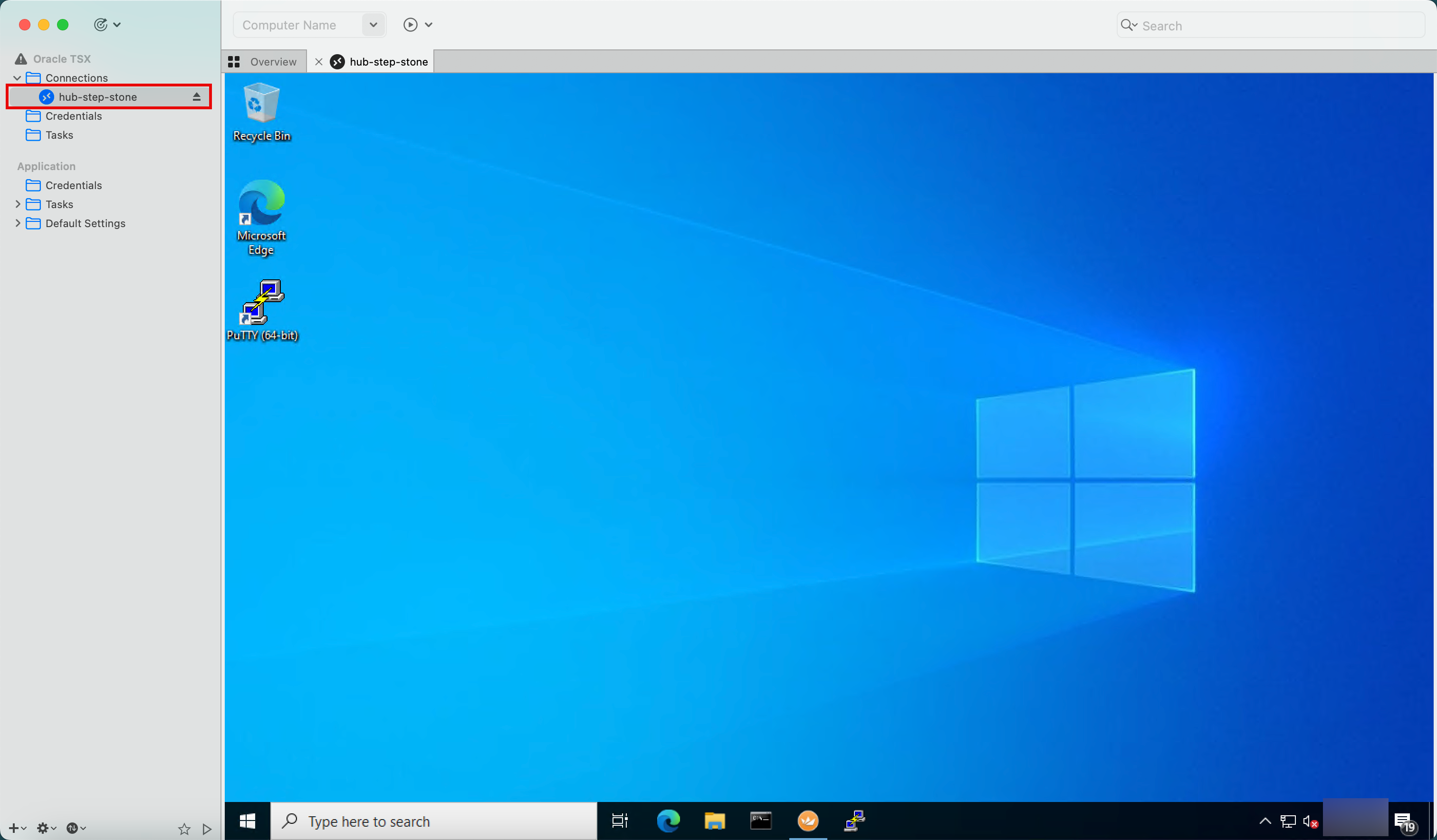

任務 8.1:以 RDP 連線至軸輻階級石頭實例

我們透過互聯網使用 RDP 連接 Windows 步進石材。流量將透過網際網路閘道遞送。

當您成功連線後,就可以看到桌面。從這個桌面,我們將在 pfSense Hub 防火牆上執行一些 ping 測試和執行管理。

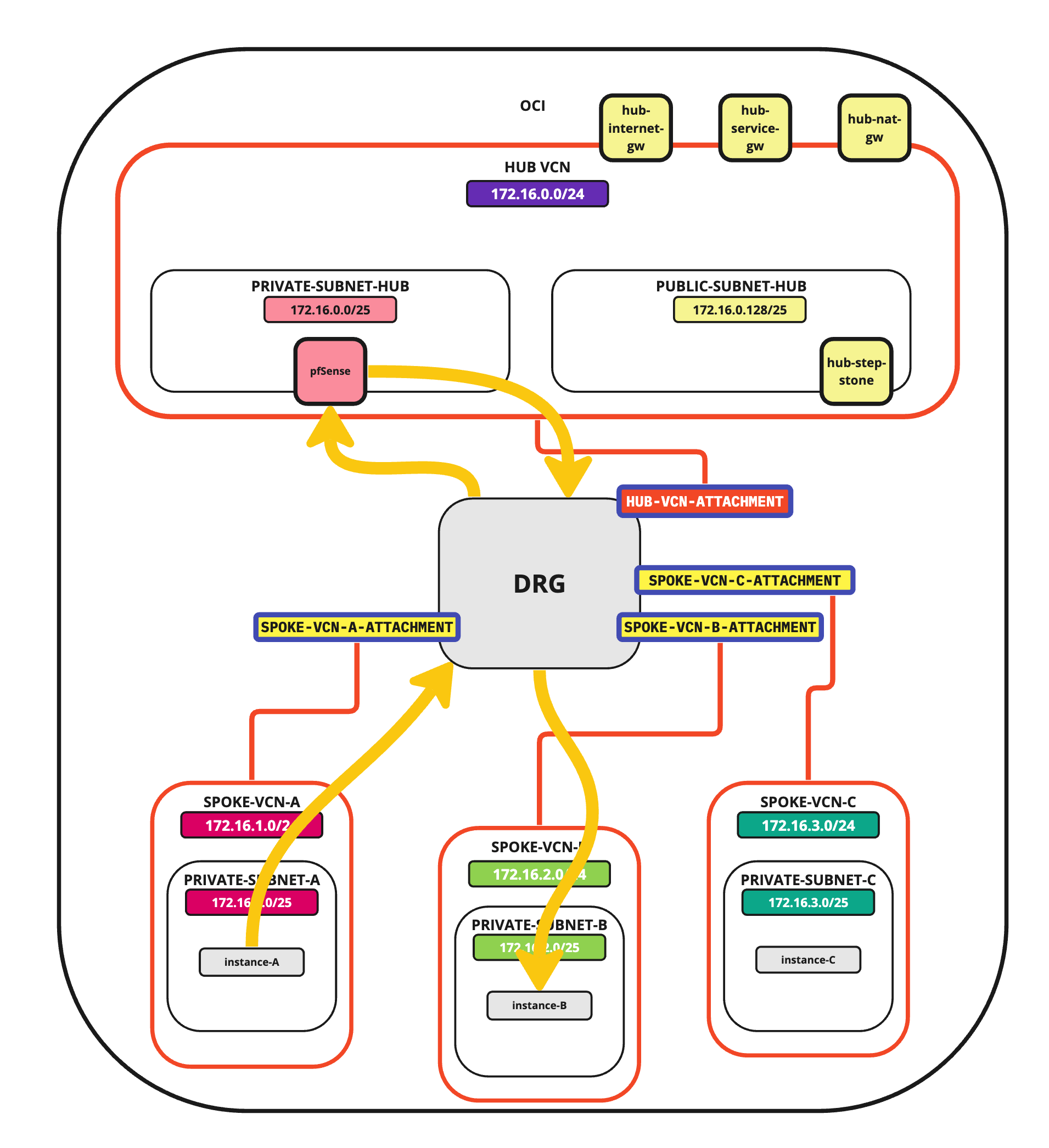

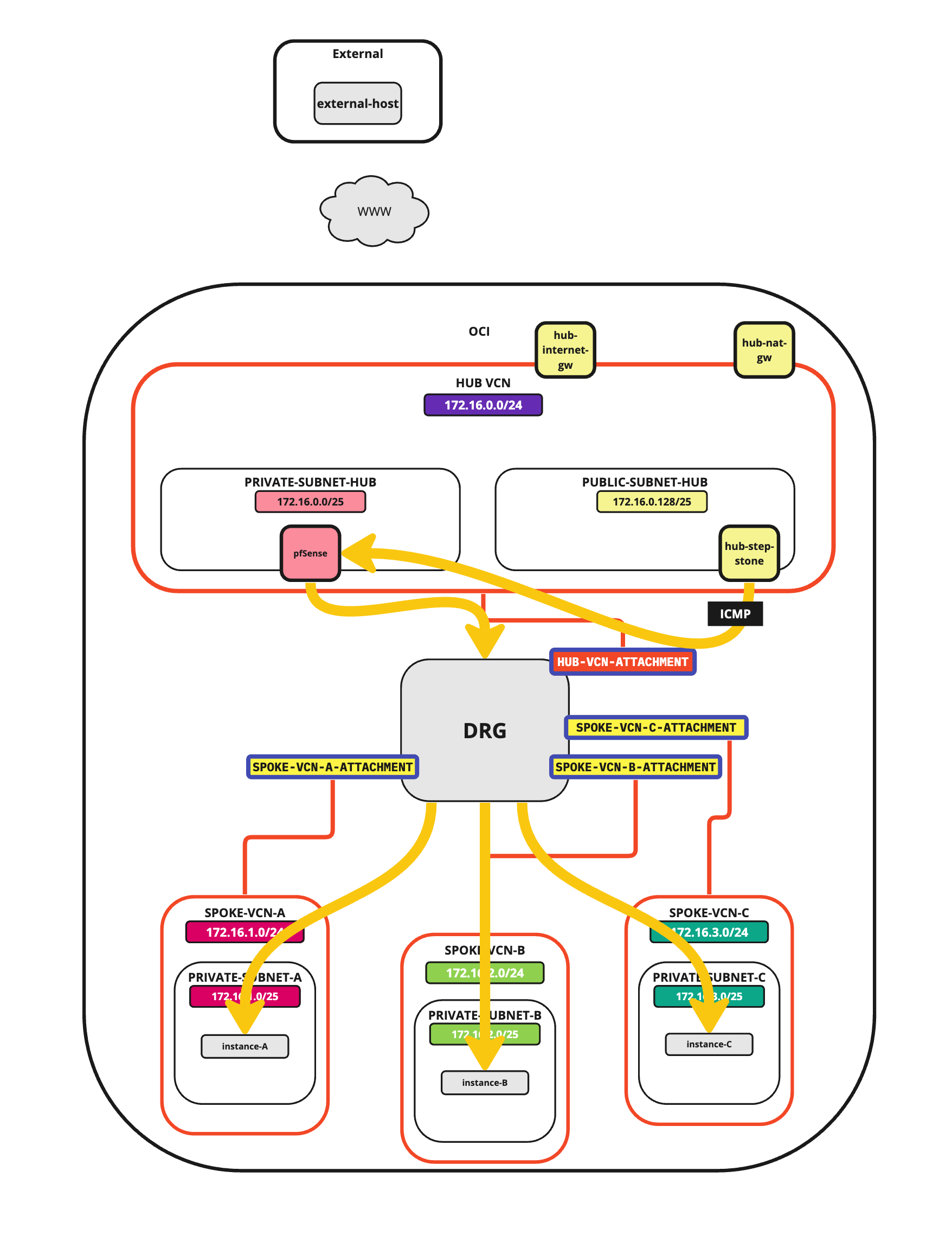

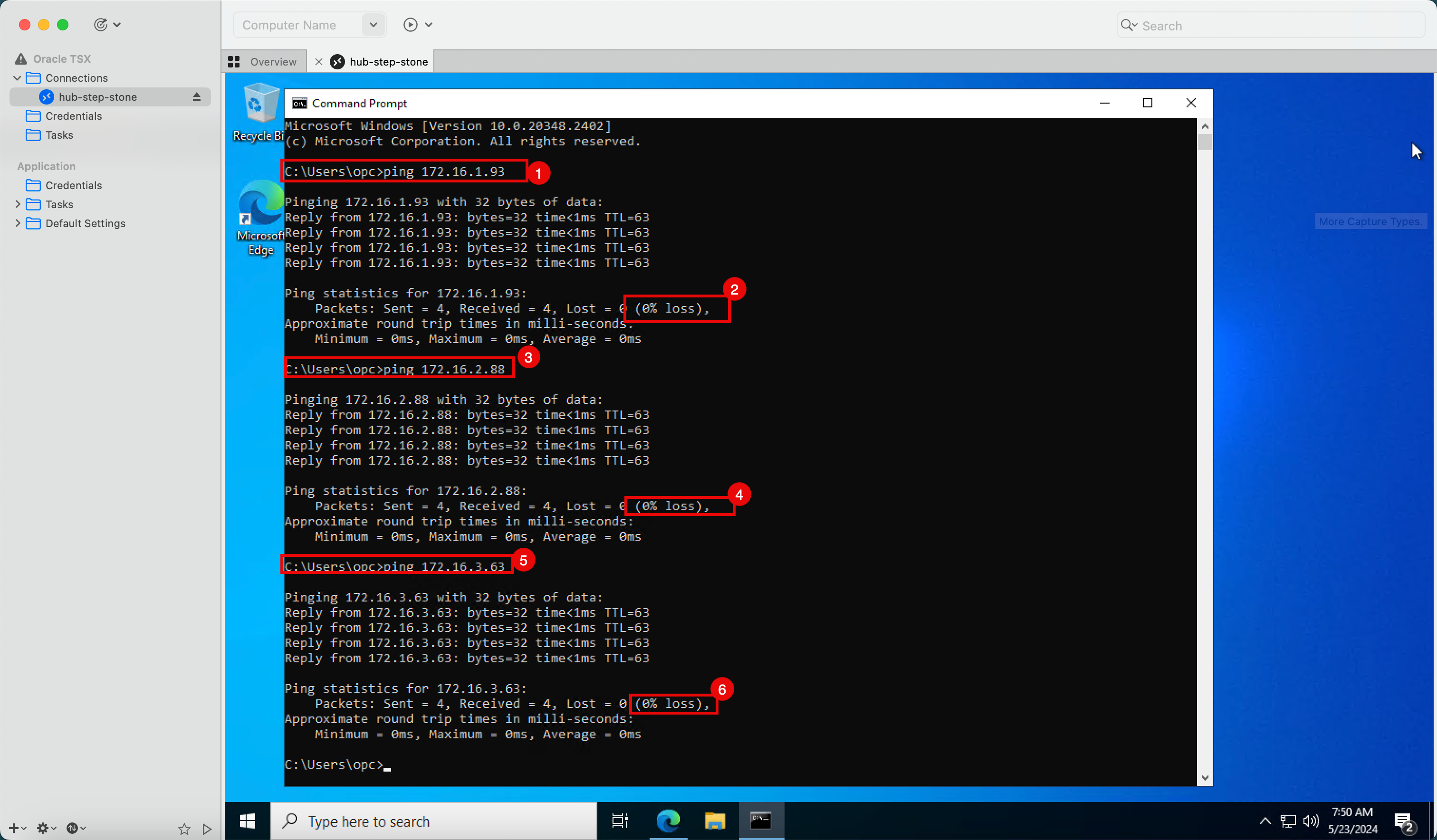

作業 8.2:從 Hub VCN 偵測至支點 VCN

我們將進行的第一個 ping 測試是從集線器步驟測試到支點 VCN 執行處理。

-

由於路線安排組態:

- 流量將會傳送至 pfSense 防火牆。

- pfSense 防火牆將會根據設定的防火牆規則允許或拒絕流量。

- 接受 ICMP 流量時,會將流量遞送至 DRG。

- DRG 接著會將流量遞送至正確的分支 VCN。

- 執行 ping 以從中樞步驟寶石中軸輻 VCN 執行處理 A IP 位址。

- 請注意,我們有 0% 的封包遺失,因此偵測成功。

- 從集線器步驟 - 里程碑對軸輻 VCN 執行處理 B IP 位址執行偵測。

- 請注意,我們有 0% 的封包遺失,因此偵測成功。

- 執行 ping 以從中樞步驟 - 里程碑呼叫 VCN 執行處理 C IP 位址。

- 請注意,我們有 0% 的封包遺失,因此偵測成功。

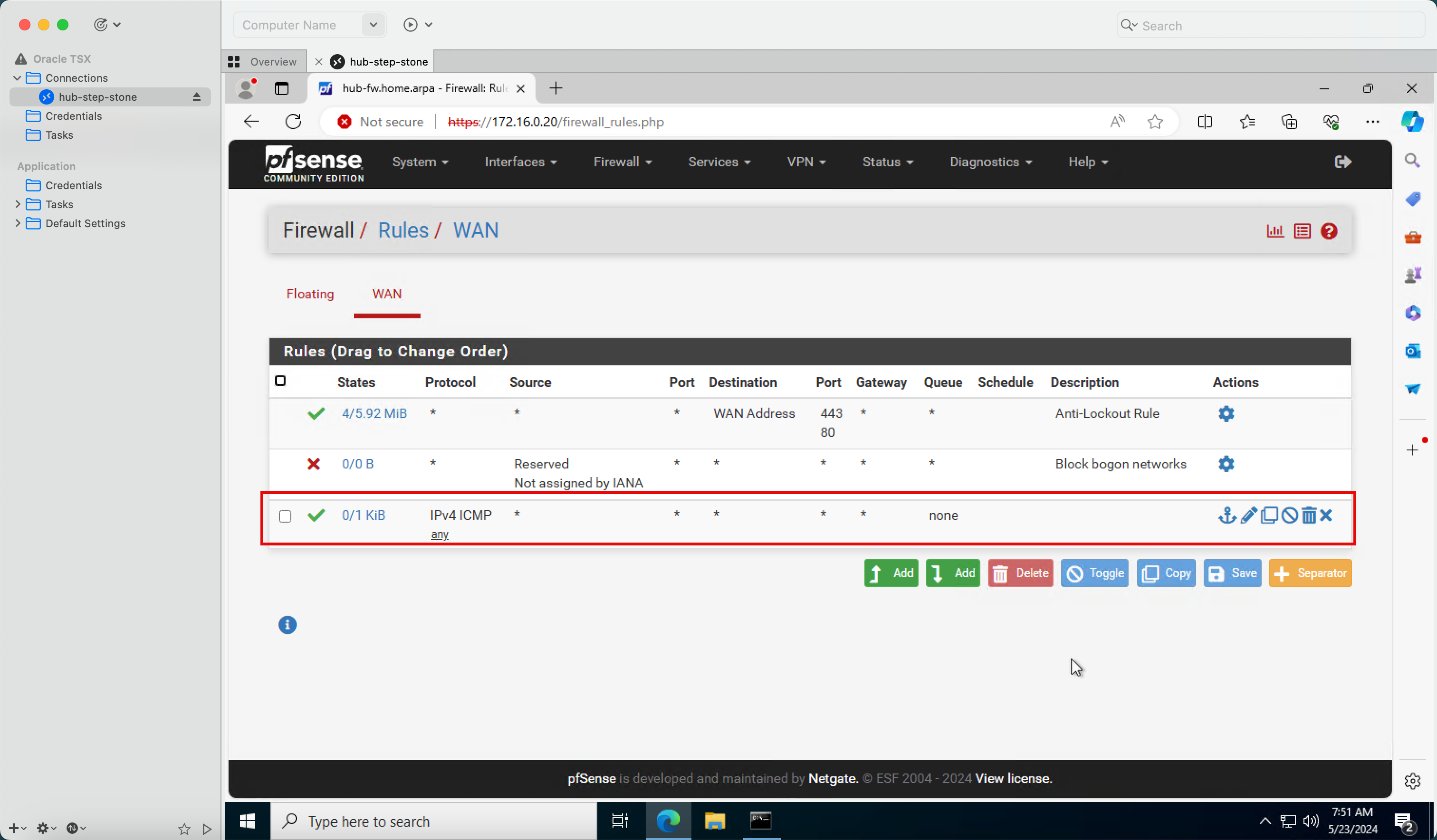

-

這些 ping 都是成功的,因為我們在 pfSense Hub 防火牆中設有防火牆規則,允許所有 ICMP 流量。在本教學課程中建立 pfSense 防火牆時:在 Oracle Cloud Infrastructure 中安裝 pfSense 防火牆新增了此防火牆規則。

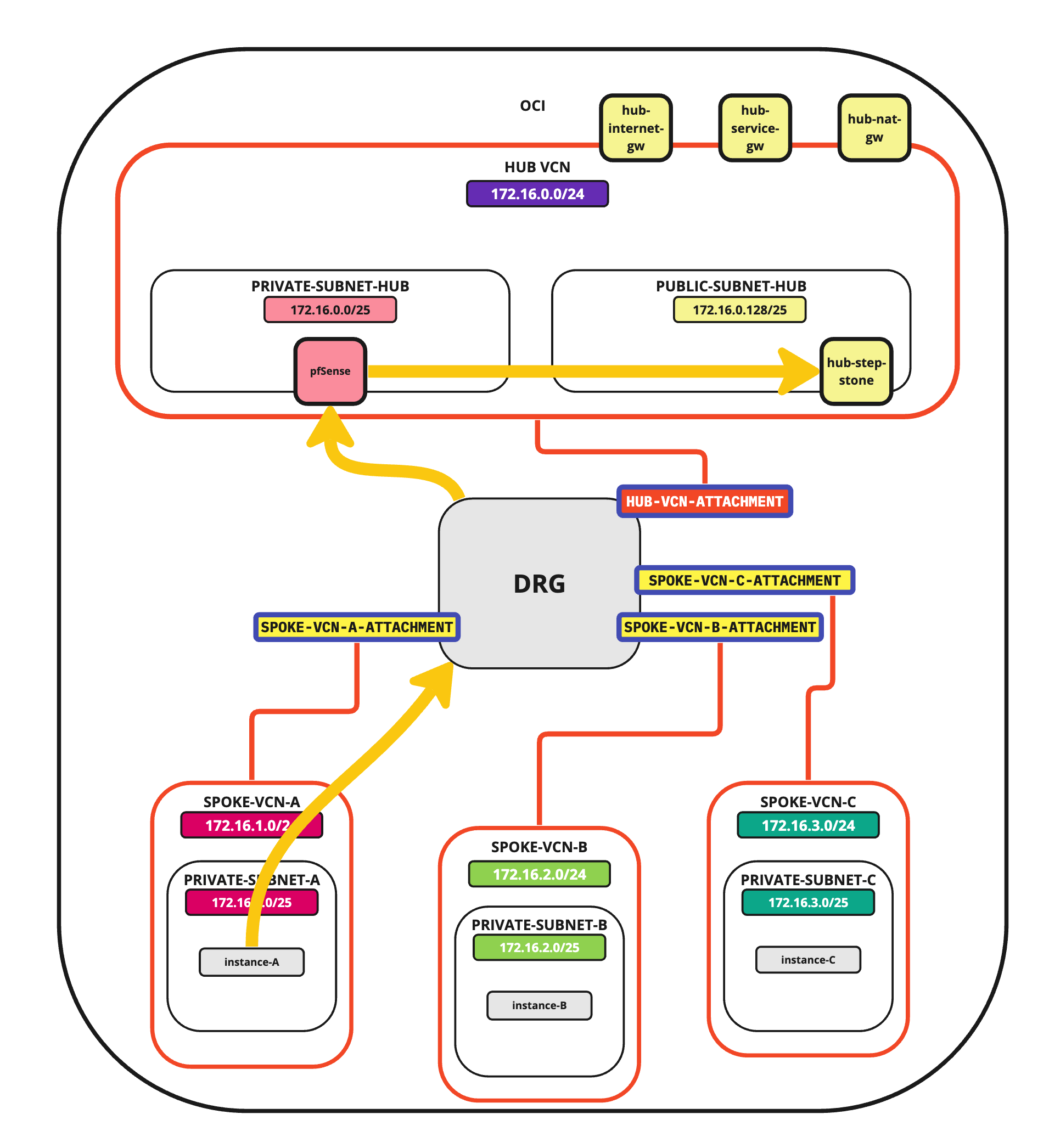

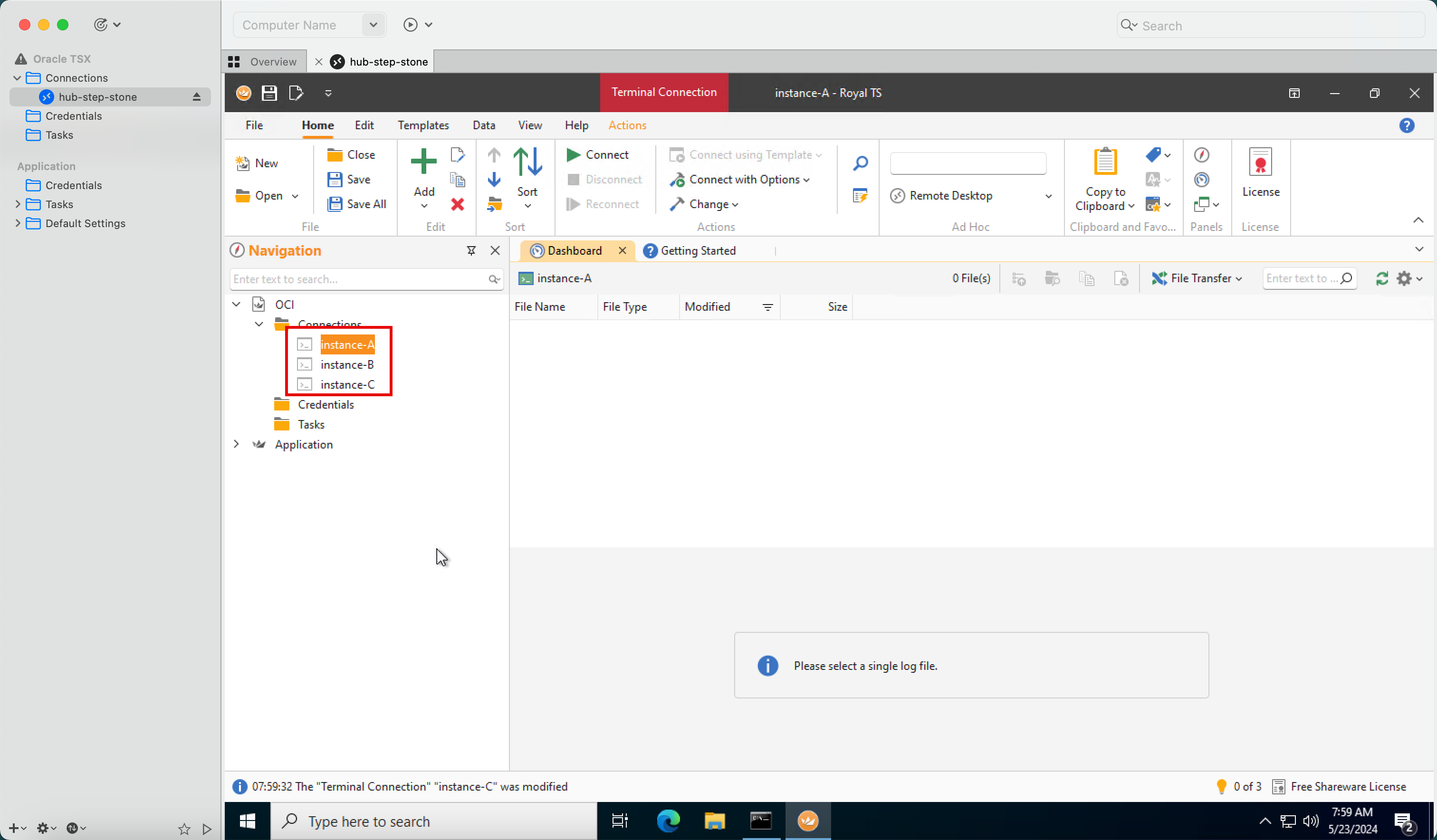

Task 8.3:使用 SSH 連線至 Spoke 執行處理

ping (ICMP) 在 Task 8.2 中工作。現在,讓我們使用 SSH 連線至網輻執行處理,因為我們還需要從網輻執行處理執行一些連線測試。

-

由於路線安排組態:

- 流量將會傳送至 pfSense 防火牆。

- pfSense 防火牆將會根據設定的防火牆規則允許或拒絕流量。

- 接受 SSH 流量時,會將流量遞送至 DRG。

- DRG 接著會將流量遞送至正確的分支 VCN。

-

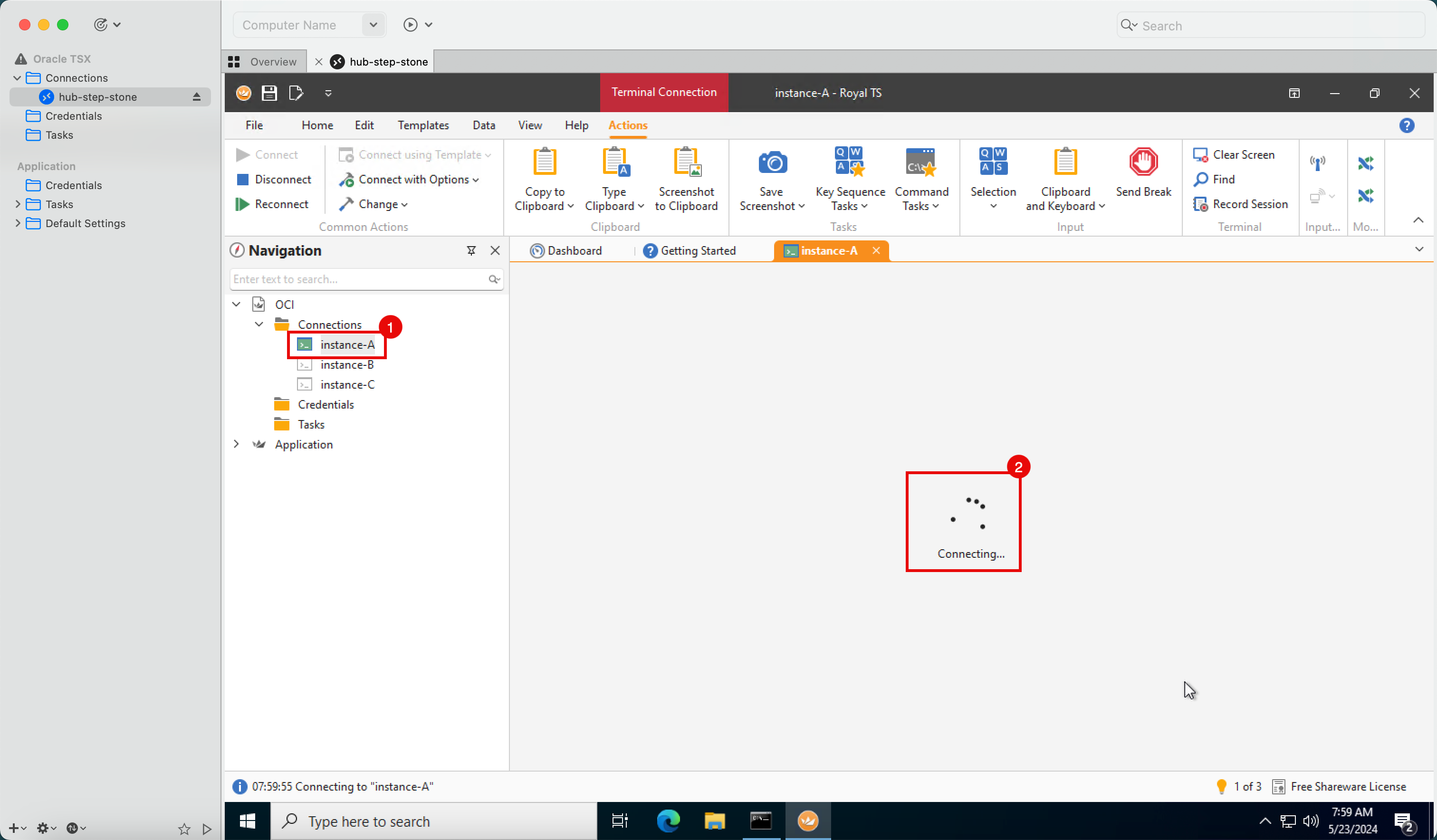

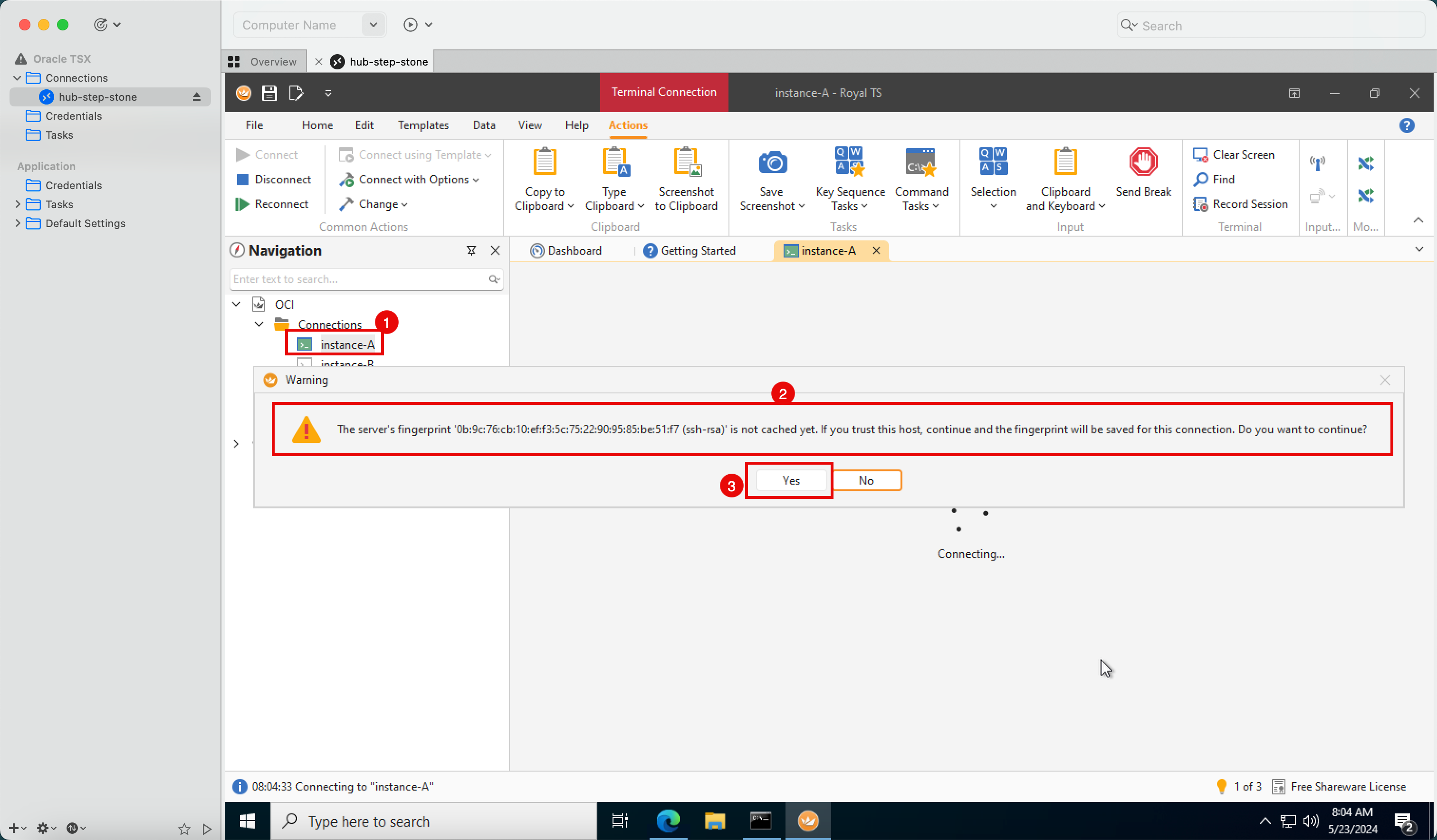

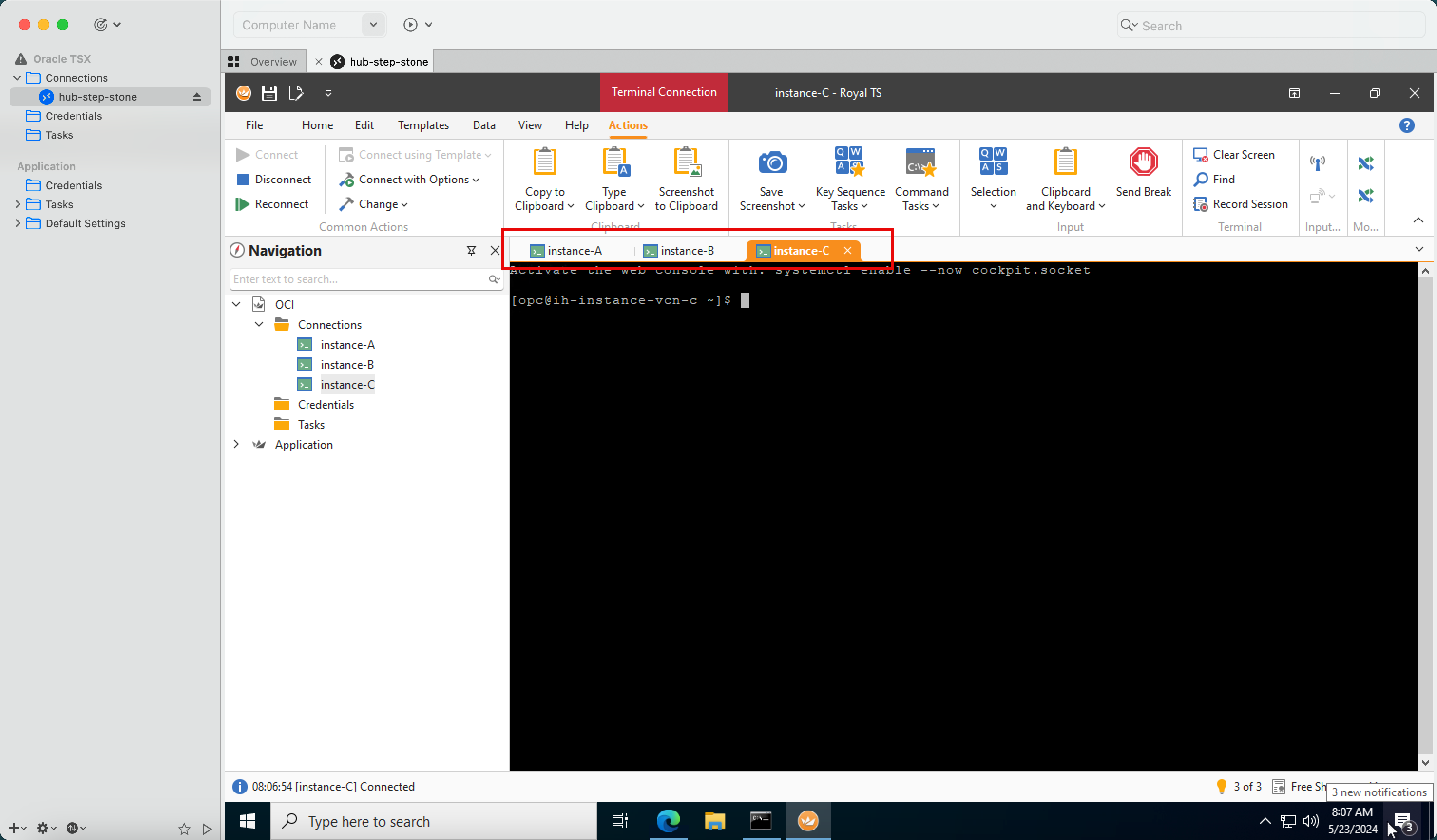

在本教學課程中,我已經預先設定了 Royal TSX 應用程式中的所有 SSH 階段作業。

- 連線至分支 VCN A 執行處理。

- 請注意,連線正在嘗試通過。

-

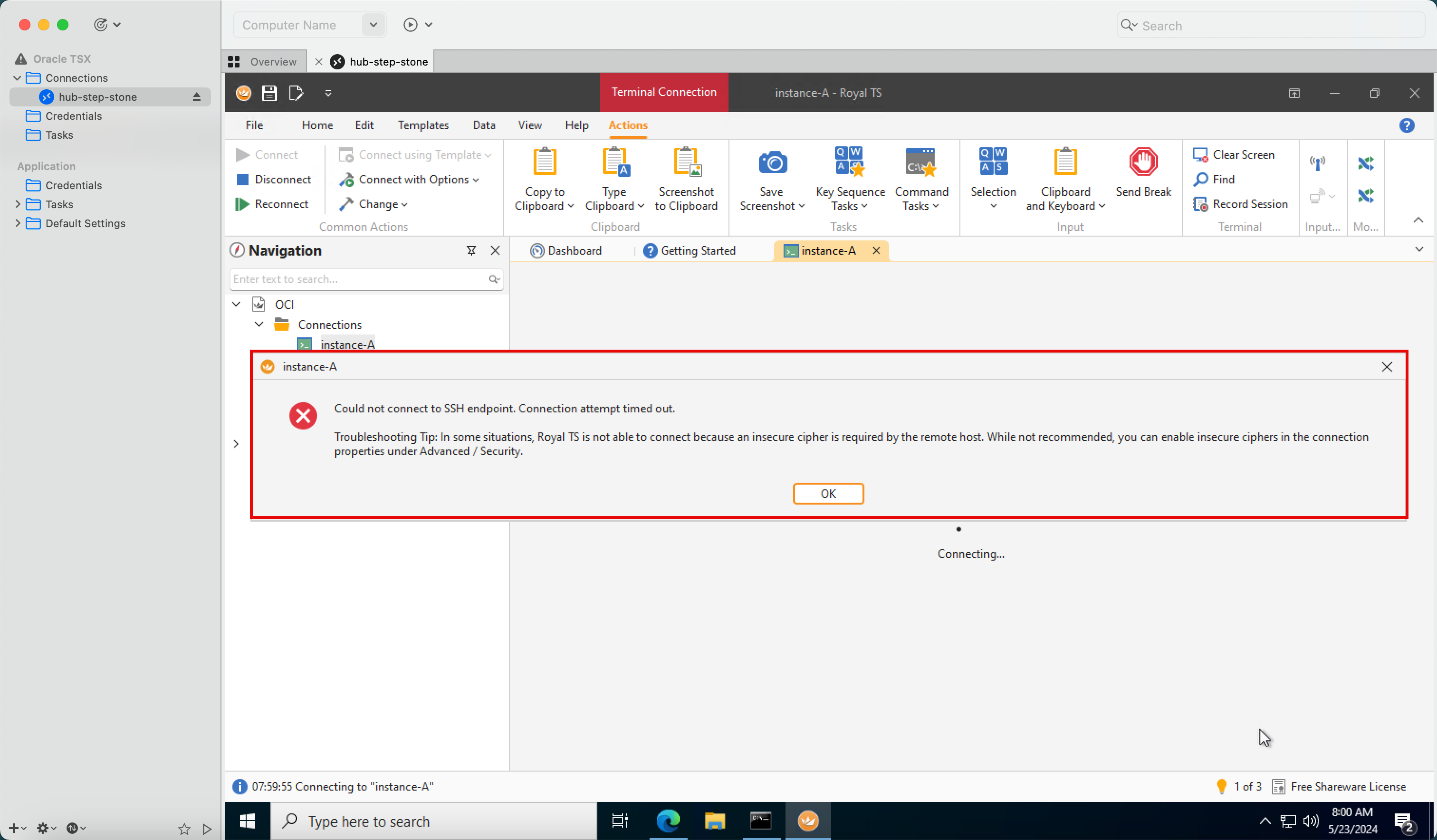

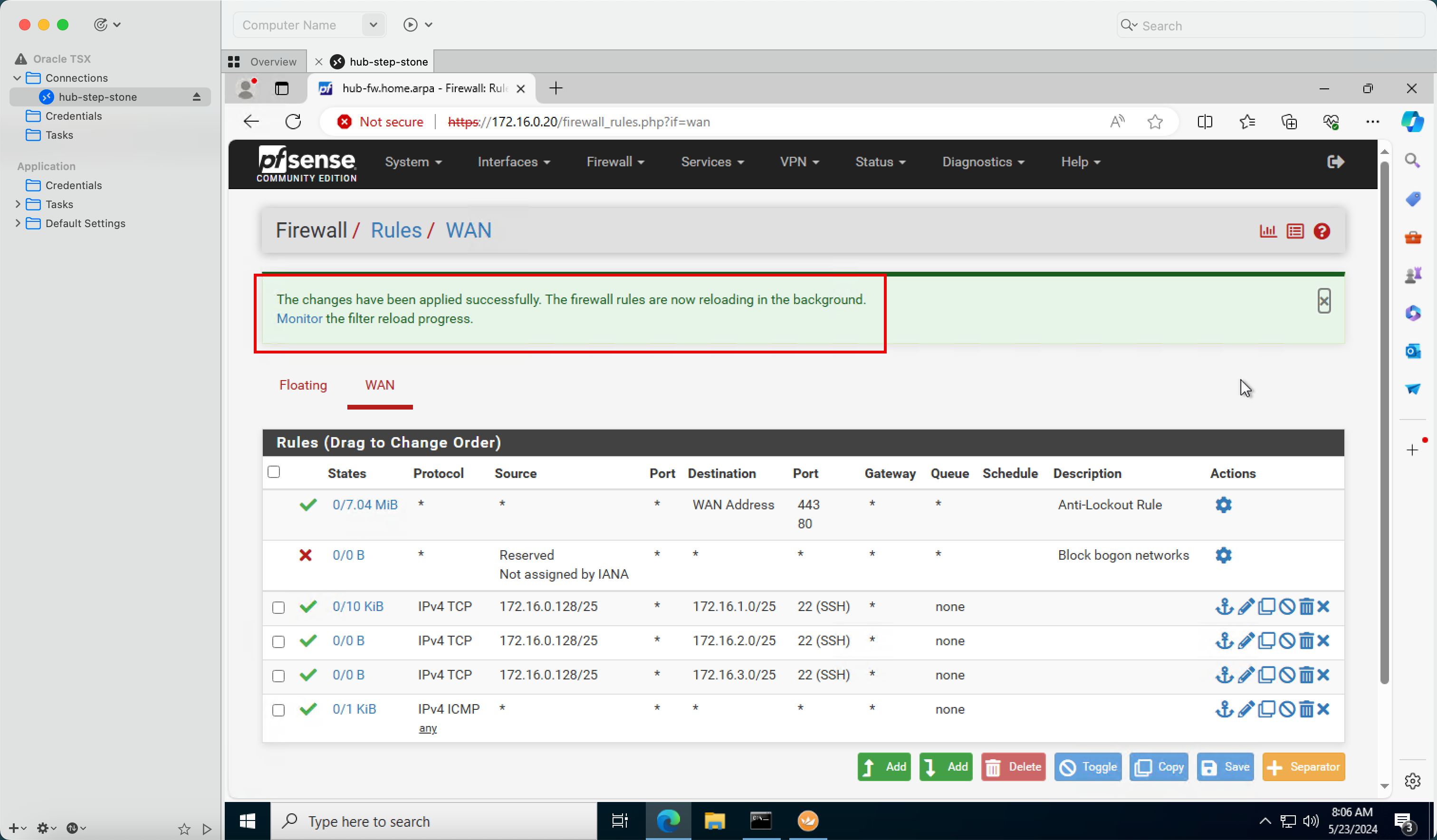

請注意,連線逾時。原因在於 pfSense Hub 防火牆中不允許 TCP/

22(SSH) 流量的防火牆規則。

-

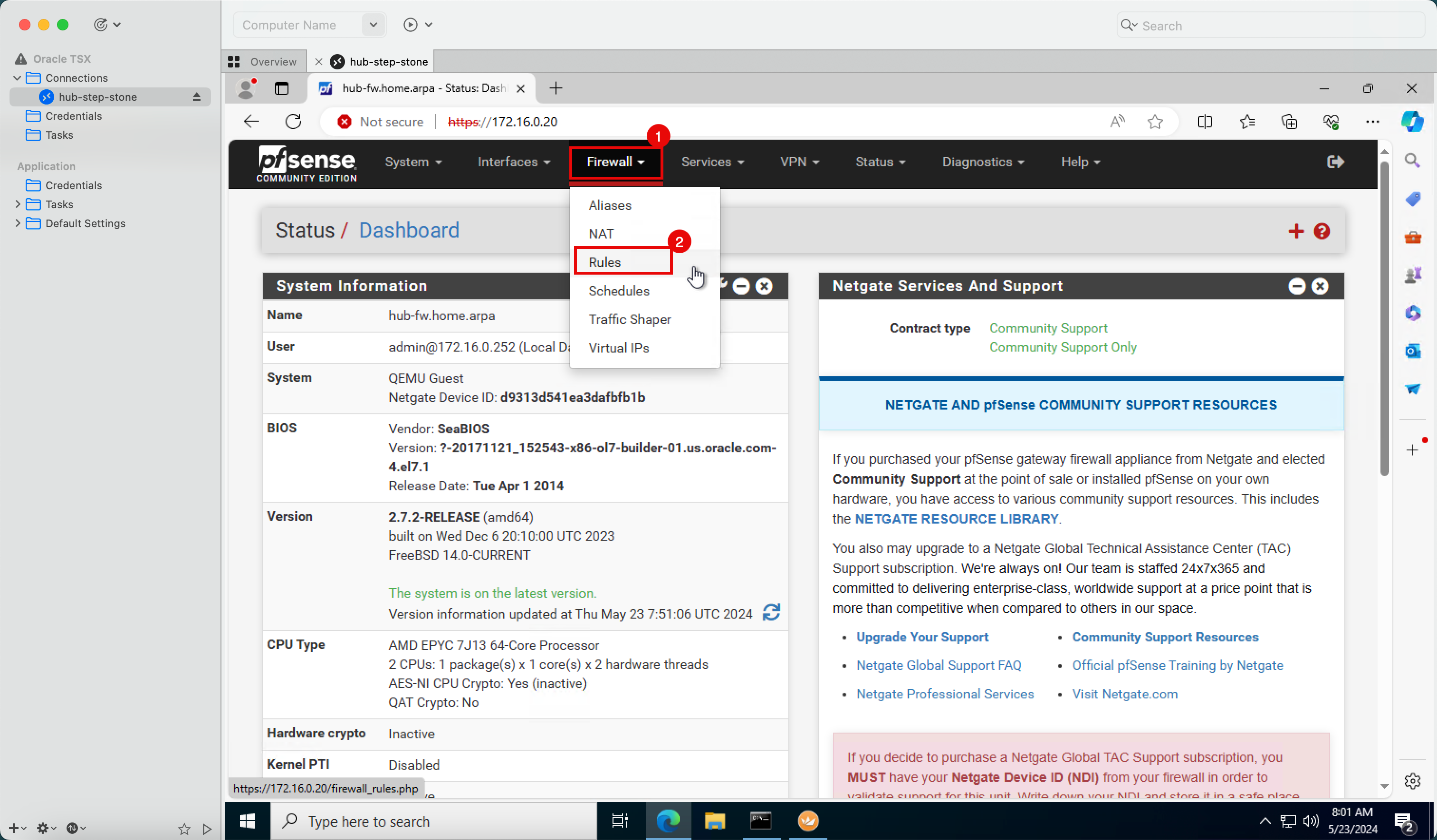

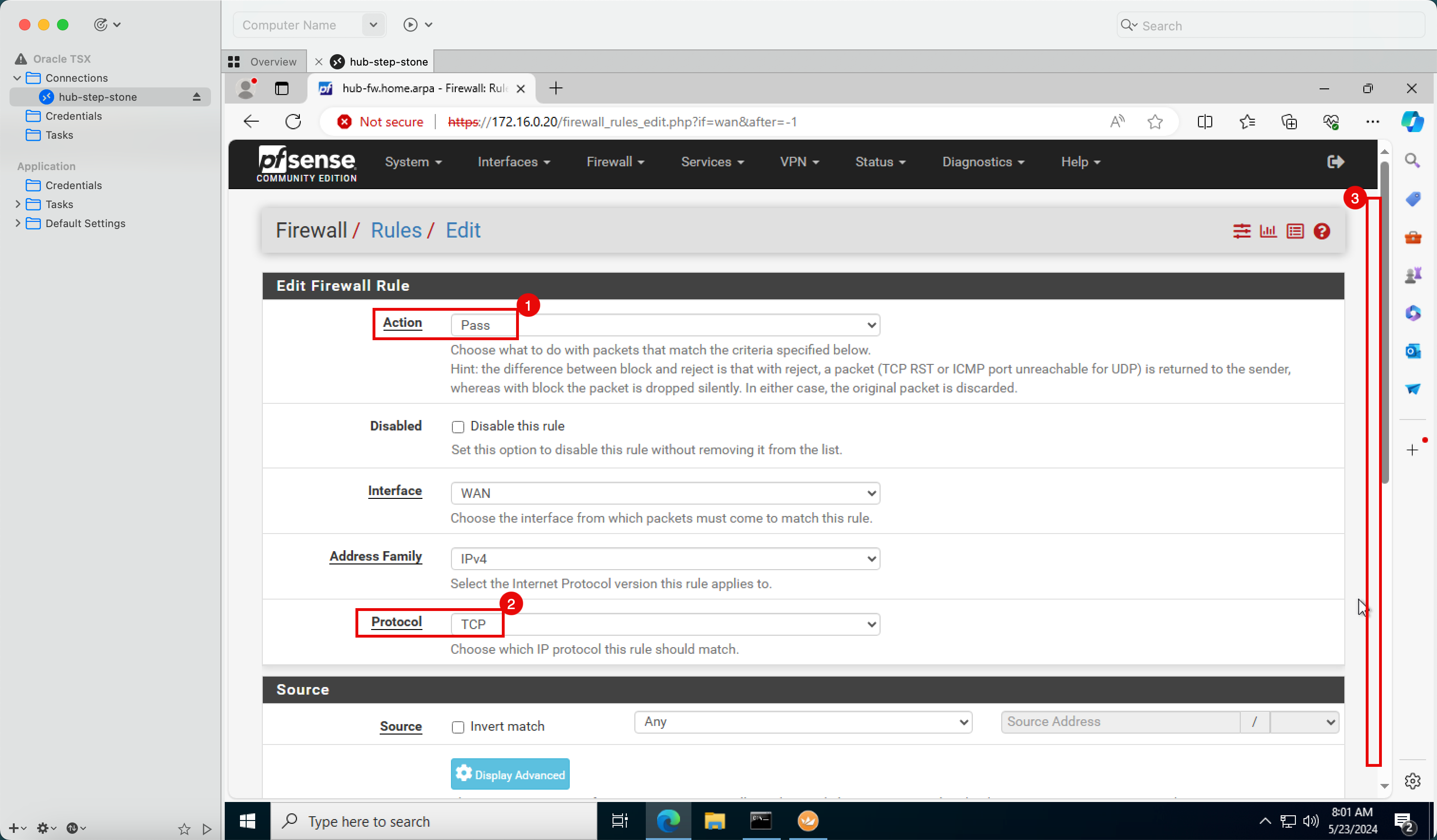

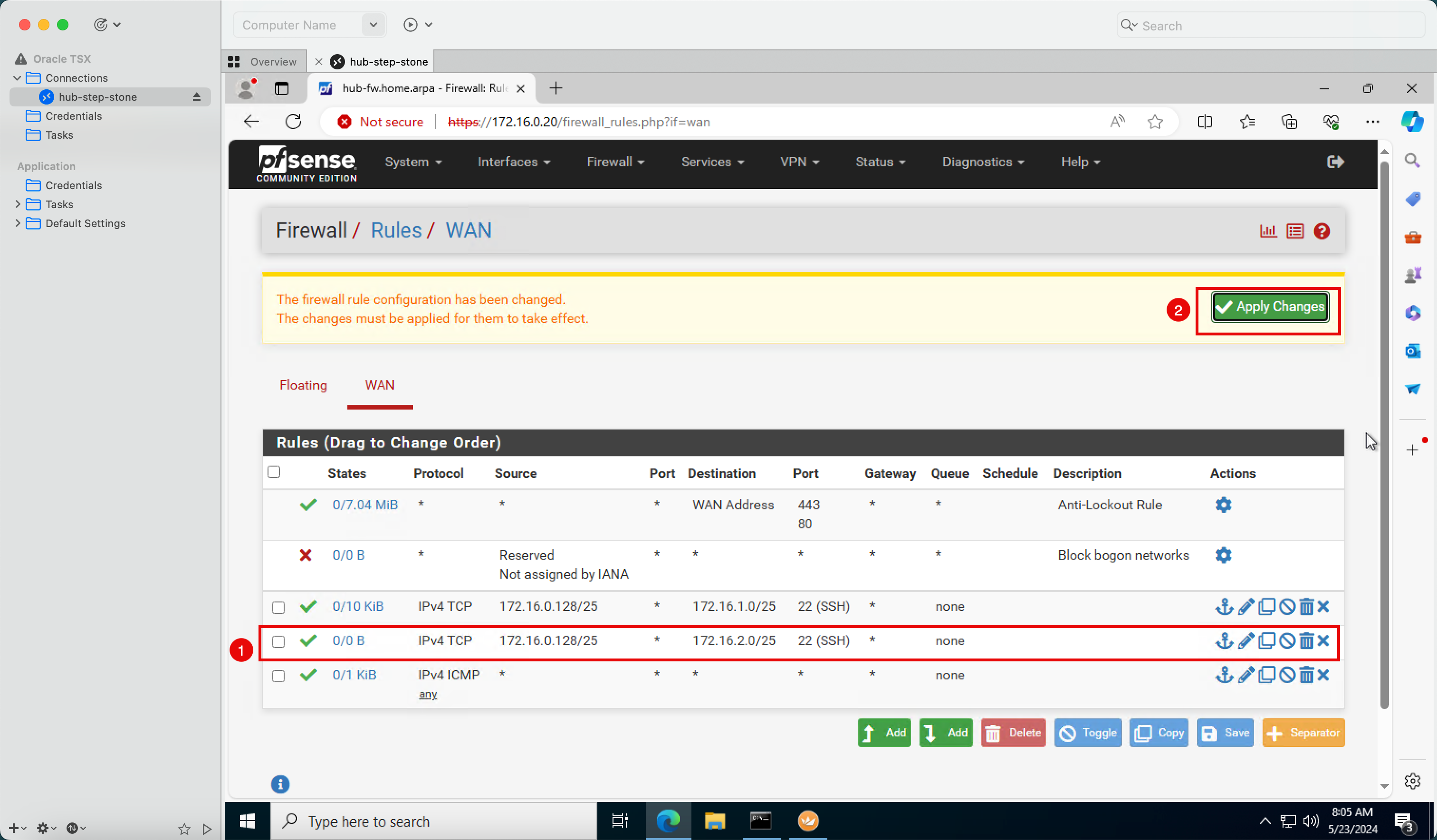

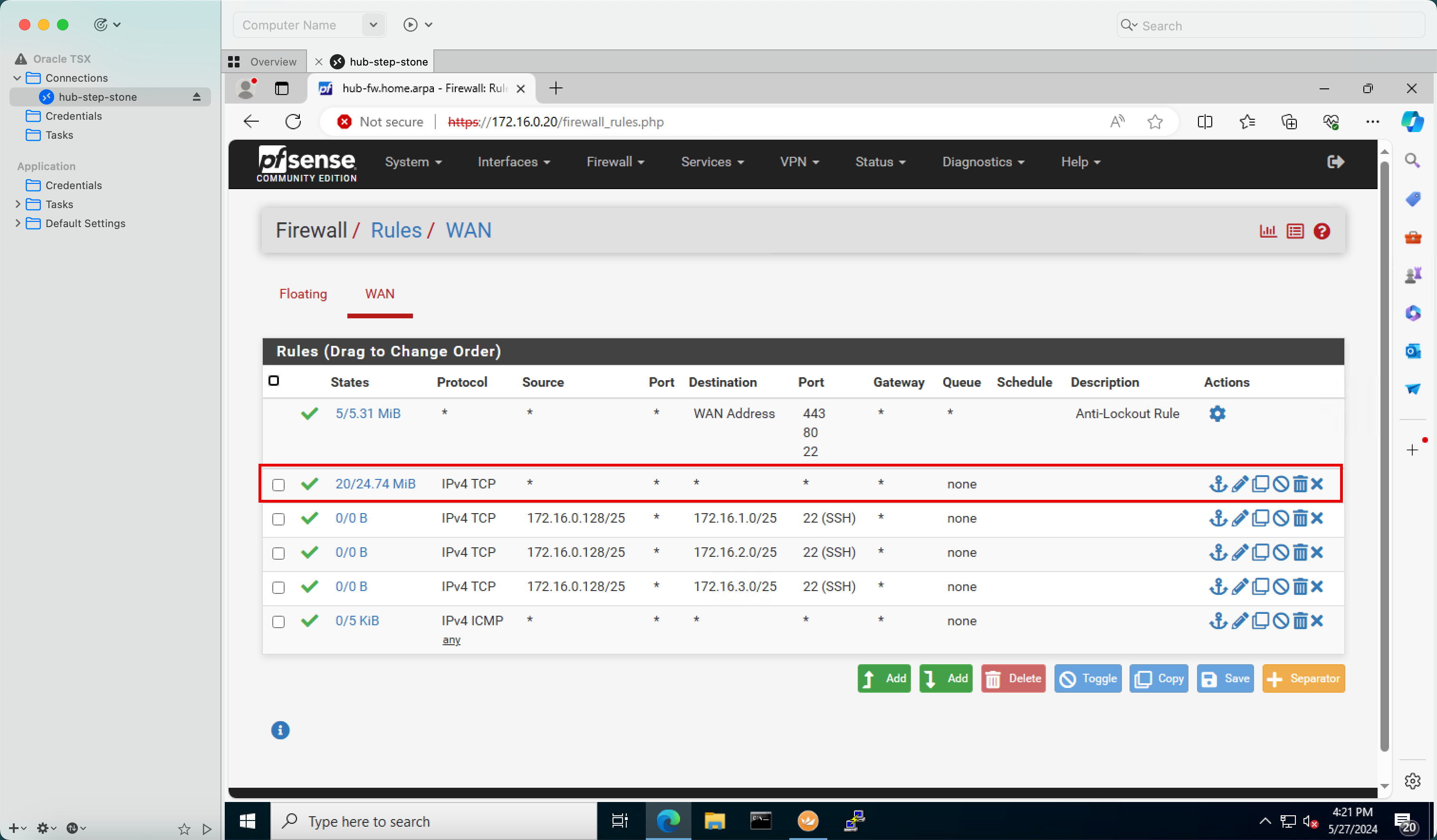

連線至 pfSense 管理主控台。

- 按一下防火牆下拉式功能表。

- 按一下規則。

-

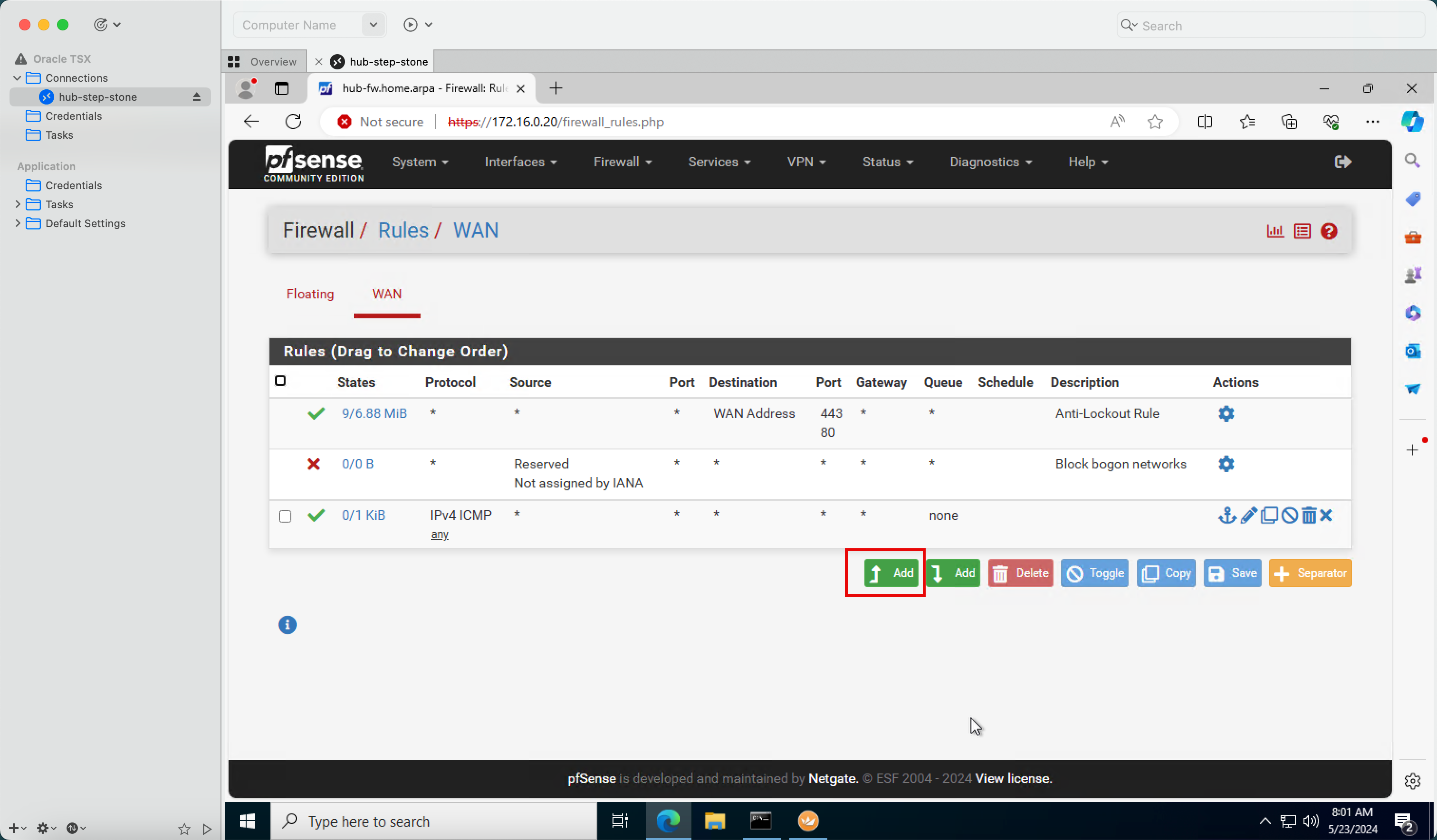

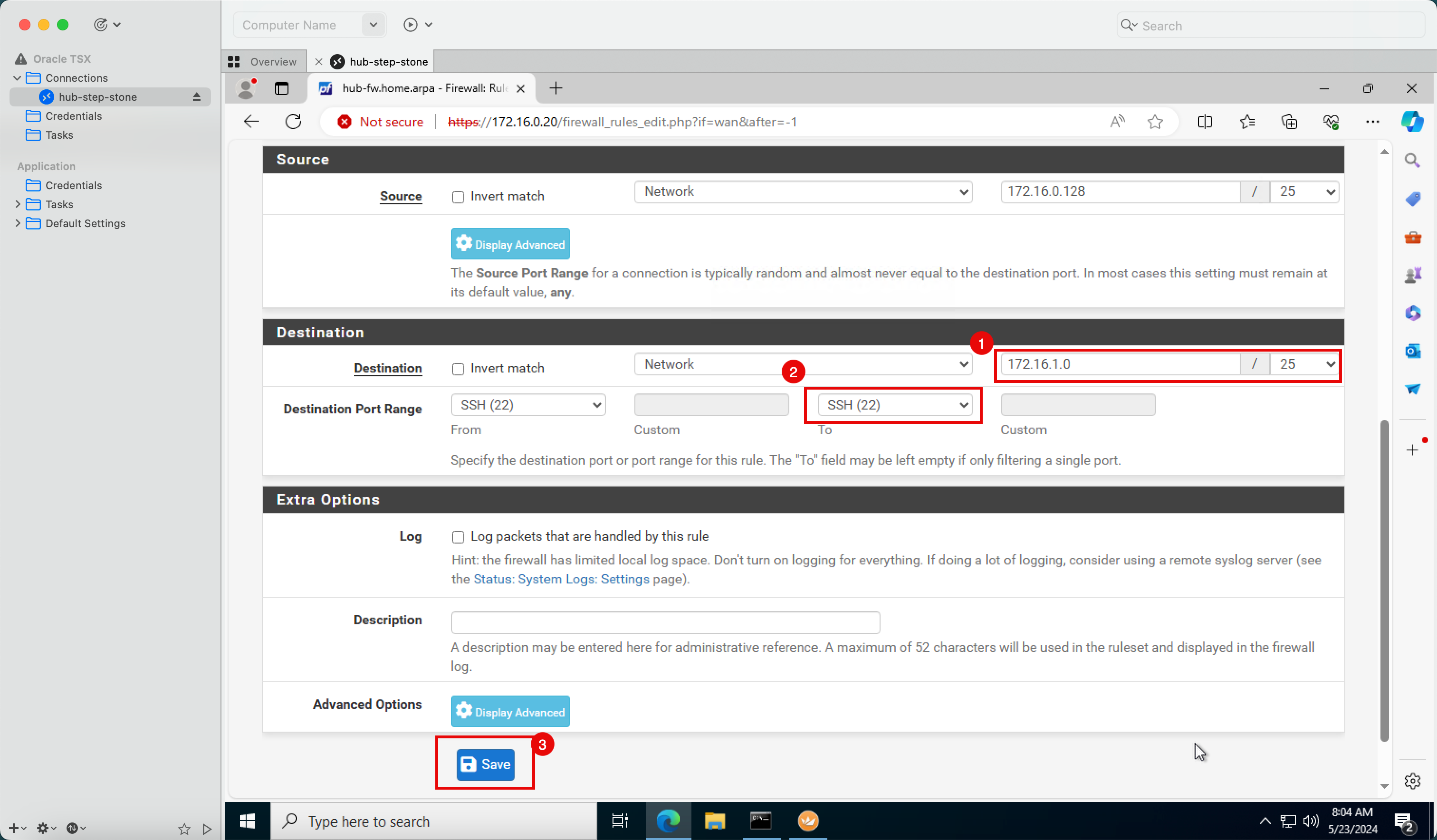

按一下新增。

- 在動作中,選取通過。

- 在協定中,選取 TCP 。

- 在目的地網路中,輸入

172.16.1.0/25。 - 在目的地連接埠範圍中,選取 SSH (22) 。

- 按一下儲存。

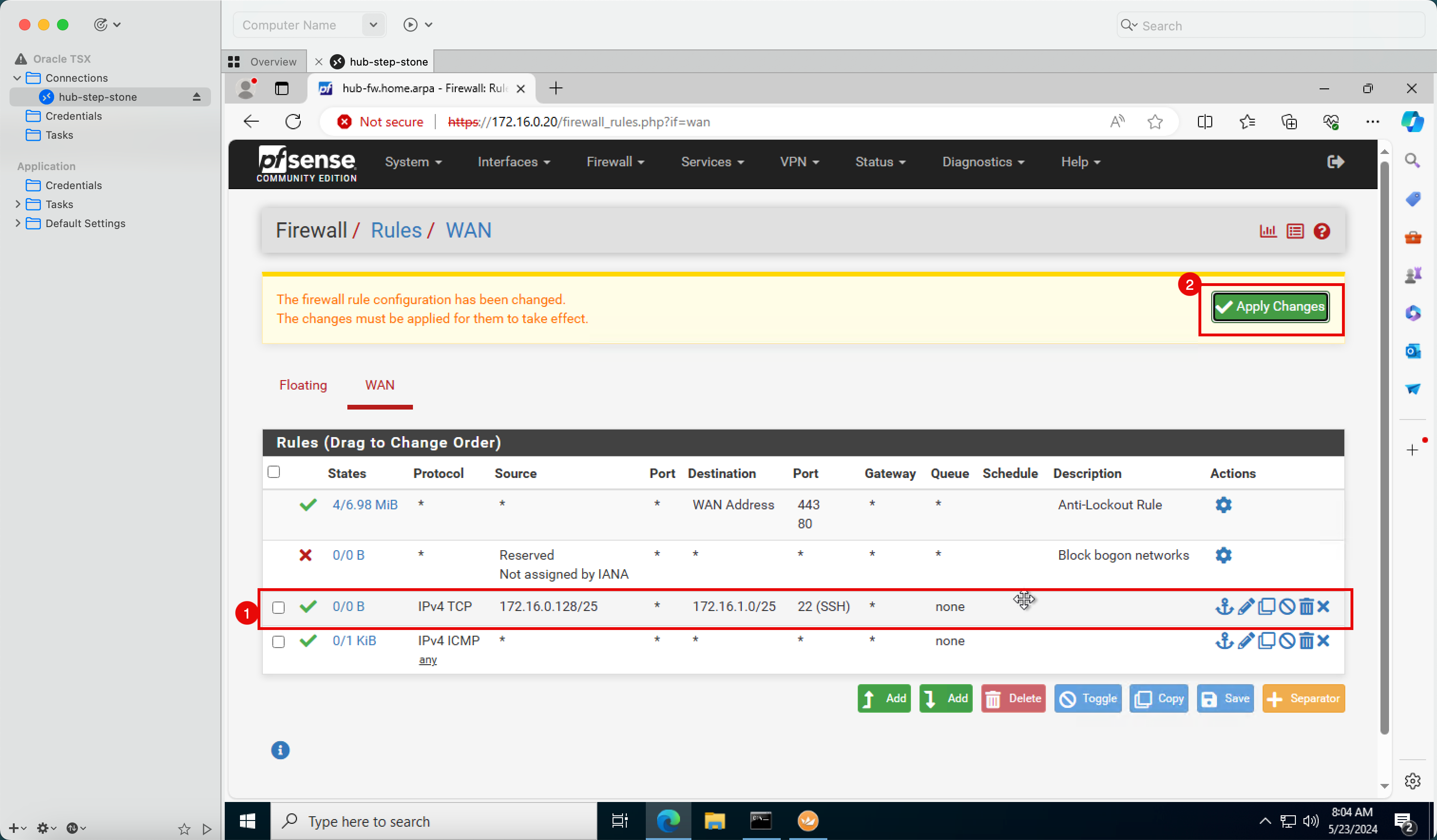

- 請注意,現在已有防火牆規則允許 SSH 支點 VCN A 網路。

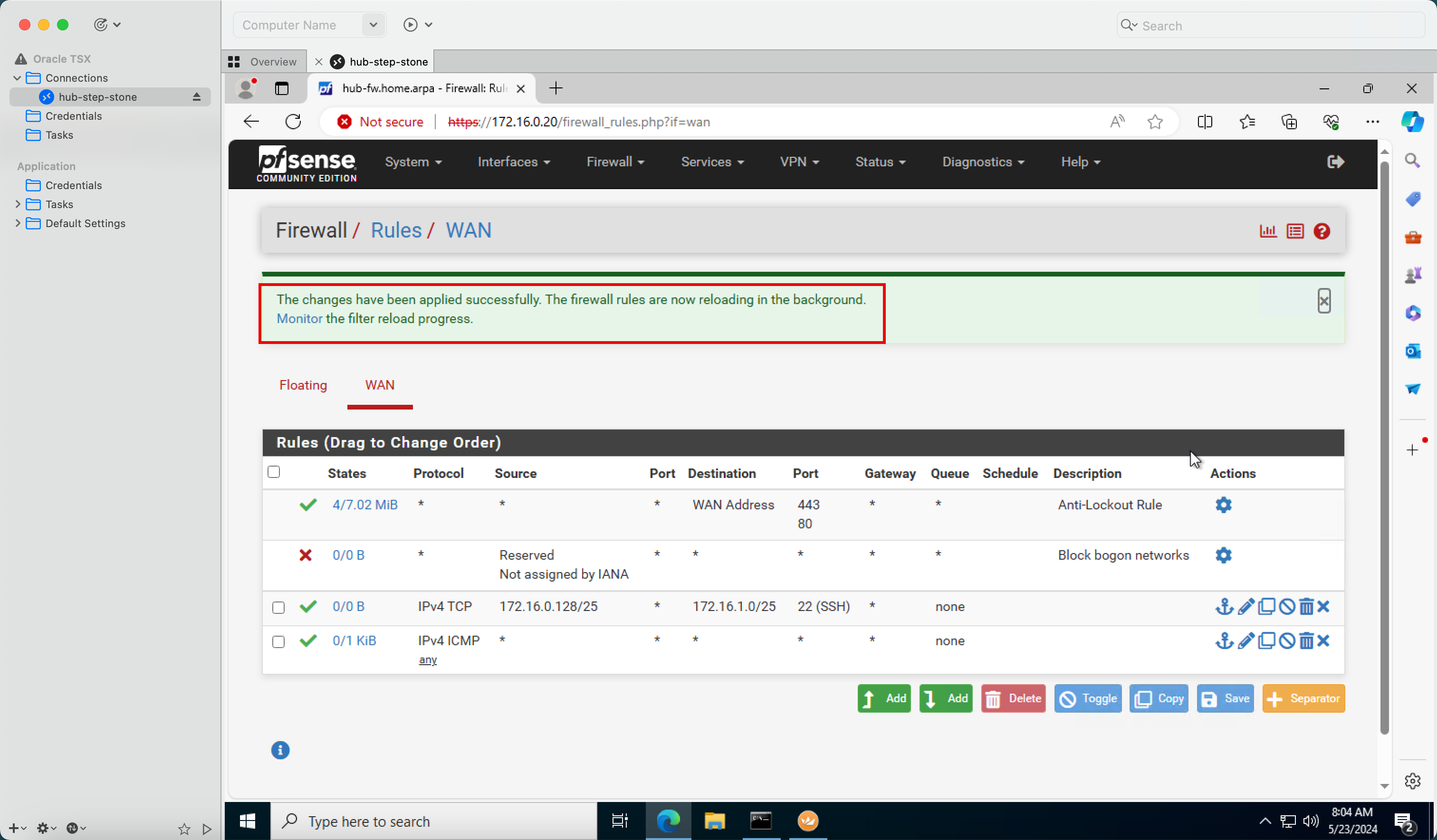

- 按一下套用變更。

-

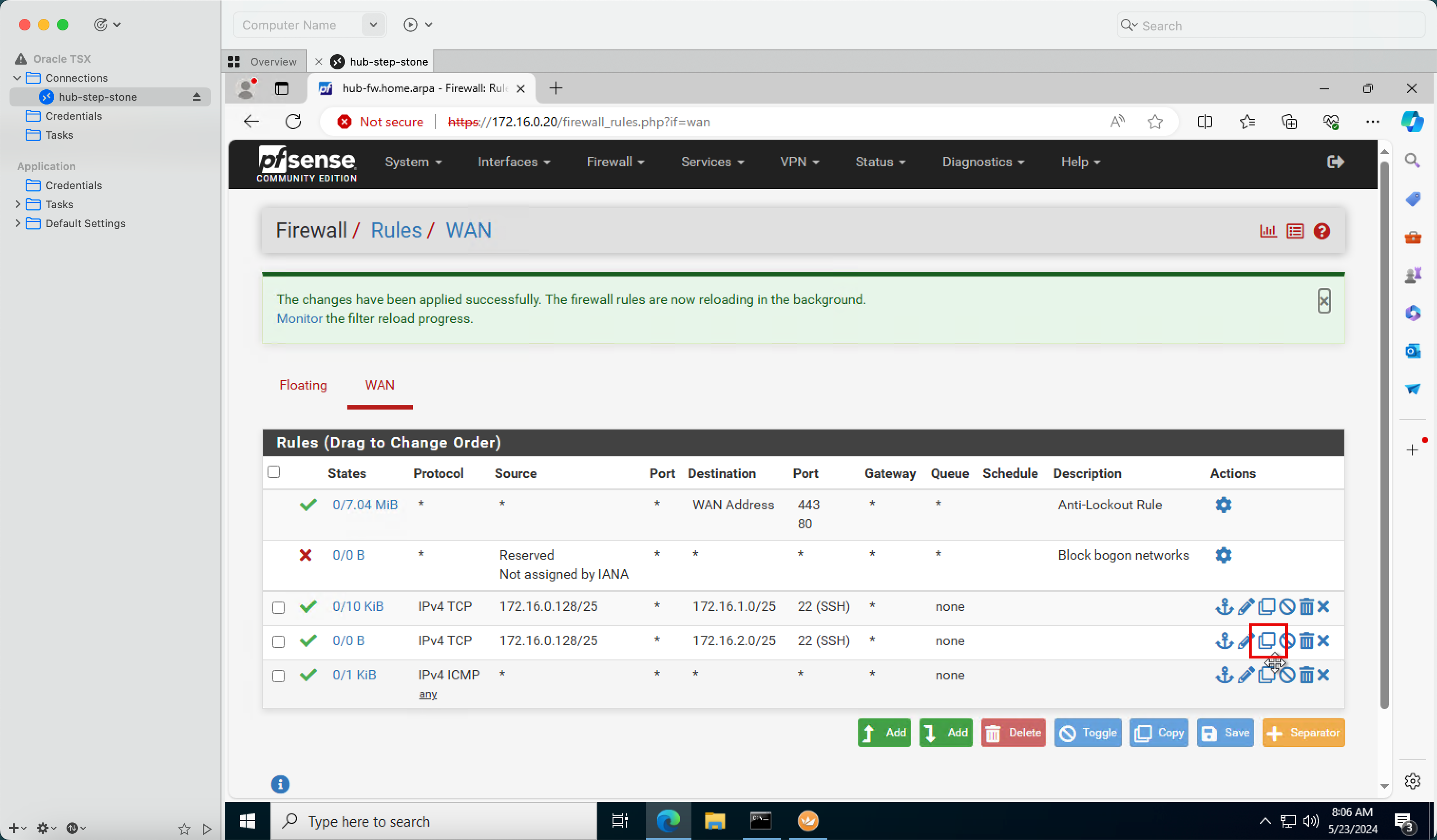

請注意,已順利套用變更。

- 再次連線至分支 VCN A 執行處理。

- 請注意,快取 VCN A 執行處理的 SSH 指紋時發生問題,因為這是我們前所未有的第一個連線。

- 按一下是。

-

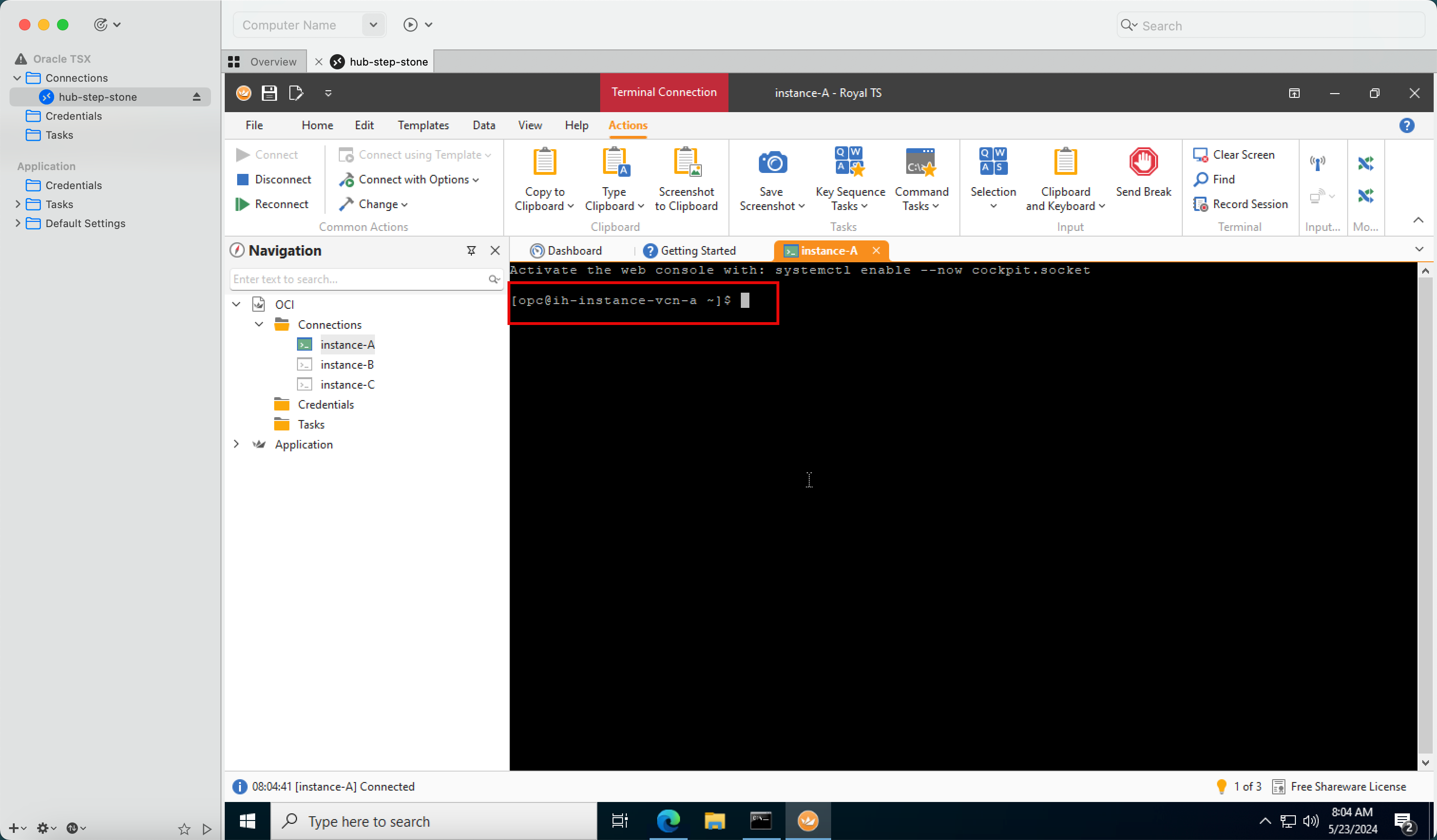

請注意,從 Hub-step-stone 到 spoke A 執行處理的連線現在已經成功。

-

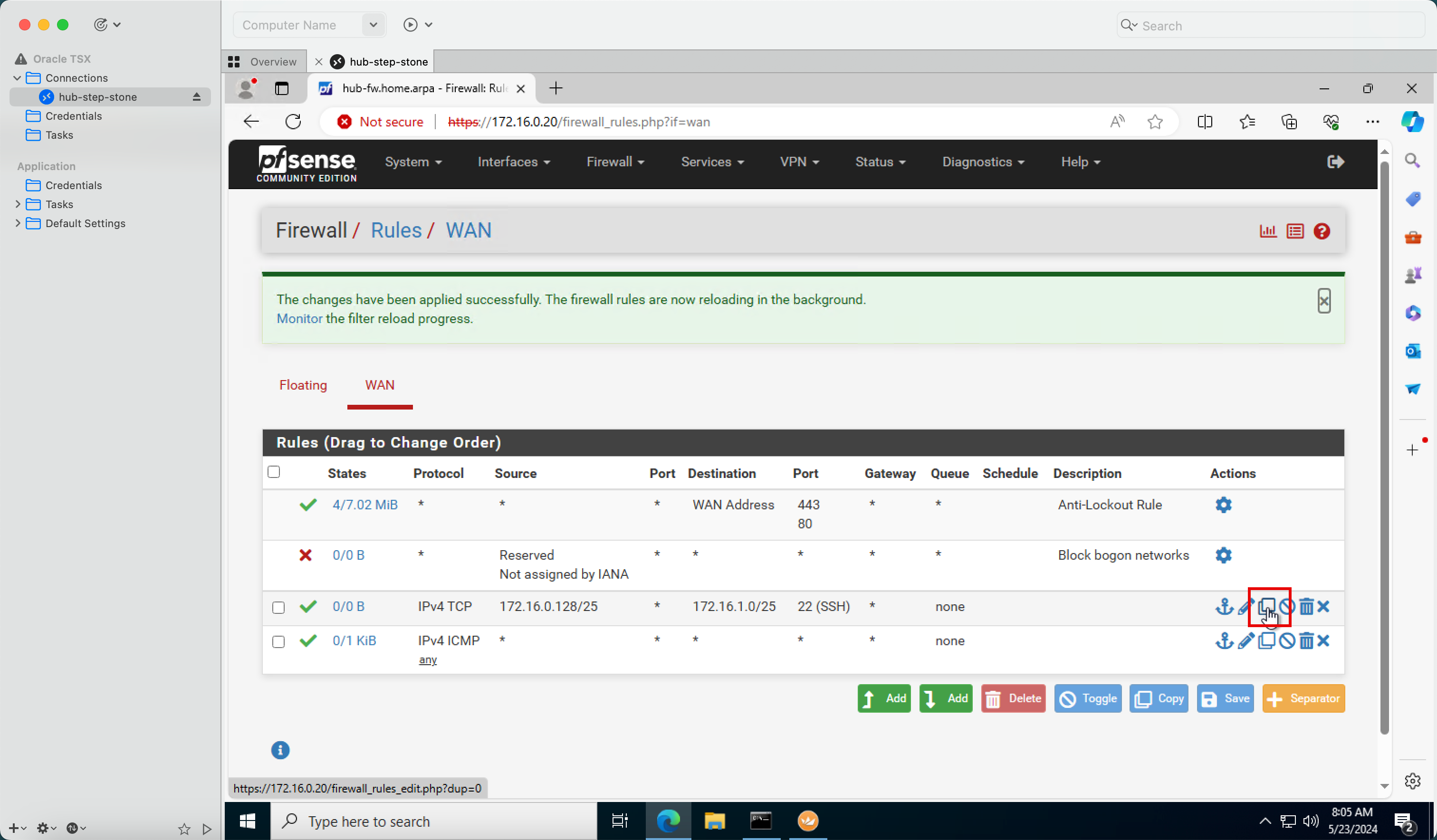

我們只允許軸輻 A 網路,但我們還需要為軸輻 B 和軸輻 C 網路新增規則。回到 psSense 管理主控台。

-

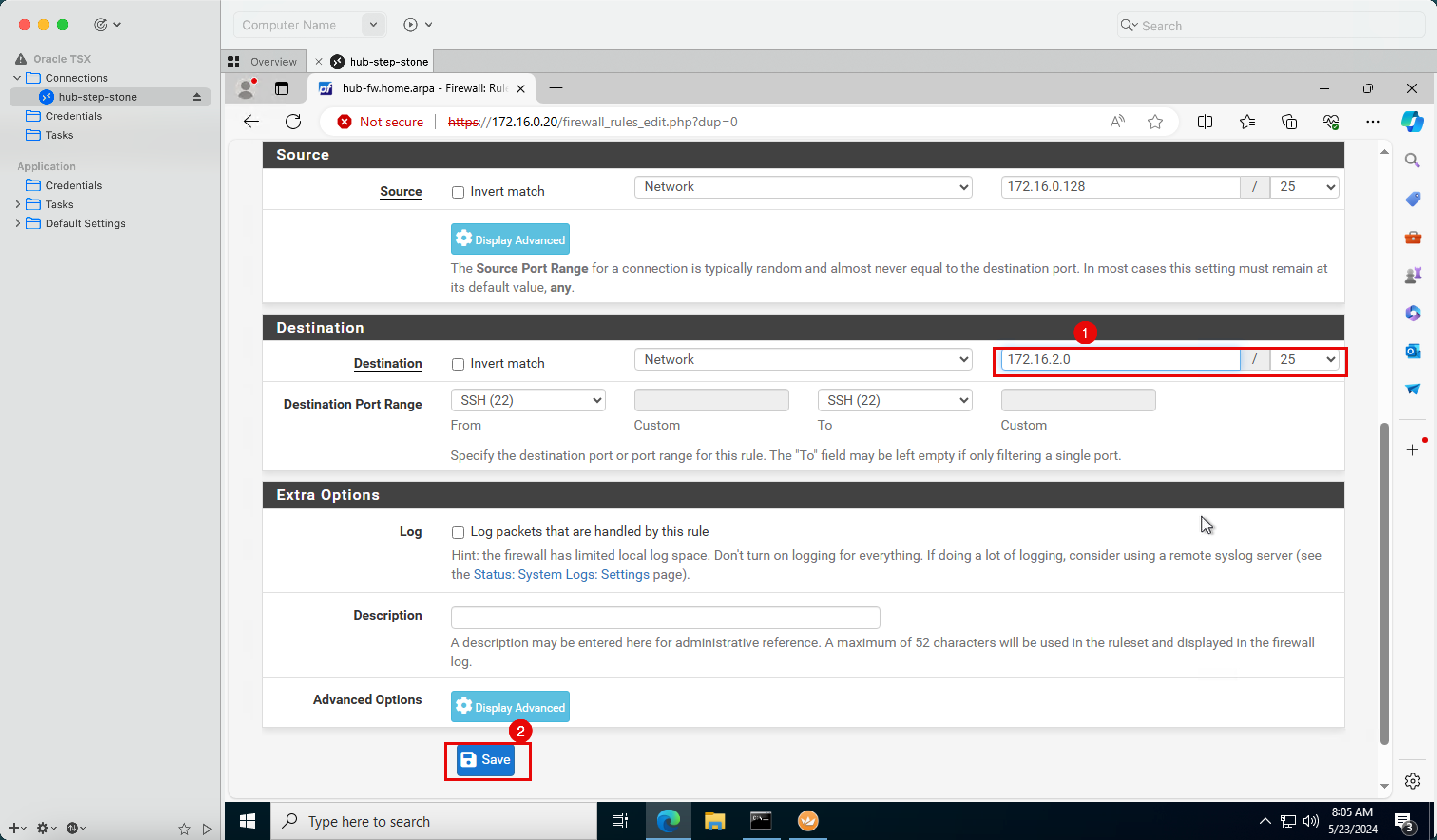

複製 / 複製 / 複製 / 複製我們建立的規則,以允許 SSH 支點 A VCN。

- 將目的地變更為

172.16.2.0/25。 - 按一下儲存。

- 請注意,現在提供防火牆規則,讓 SSH 允許支點 VCN B 網路。

- 按一下套用變更。

- 將目的地變更為

-

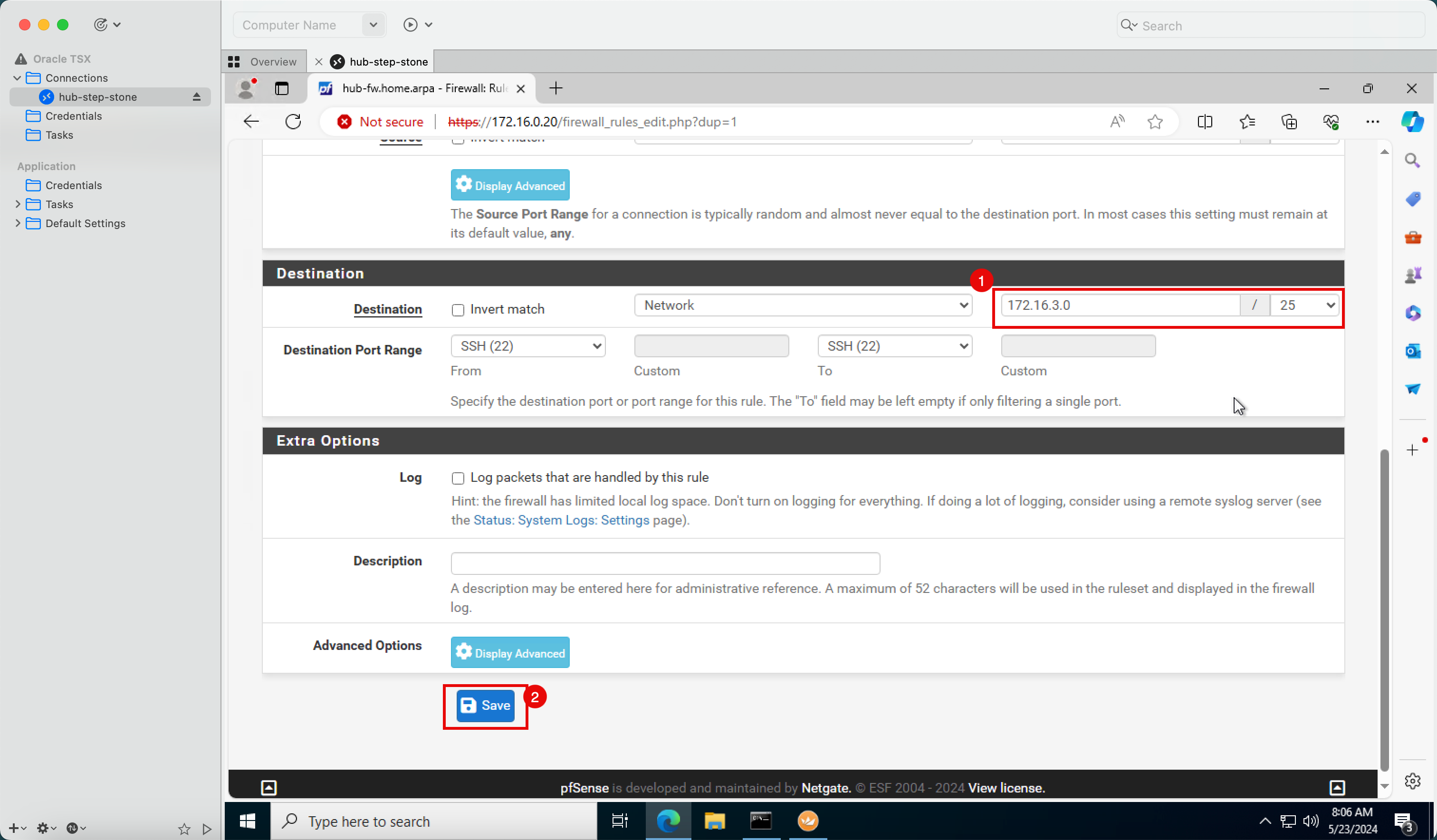

複製 / 複製 / 複製 / 複製我們建立的規則,以允許 SSH 至分支 B VCN。

- 將目的地變更為

172.16.3.0/25。 - 按一下儲存。

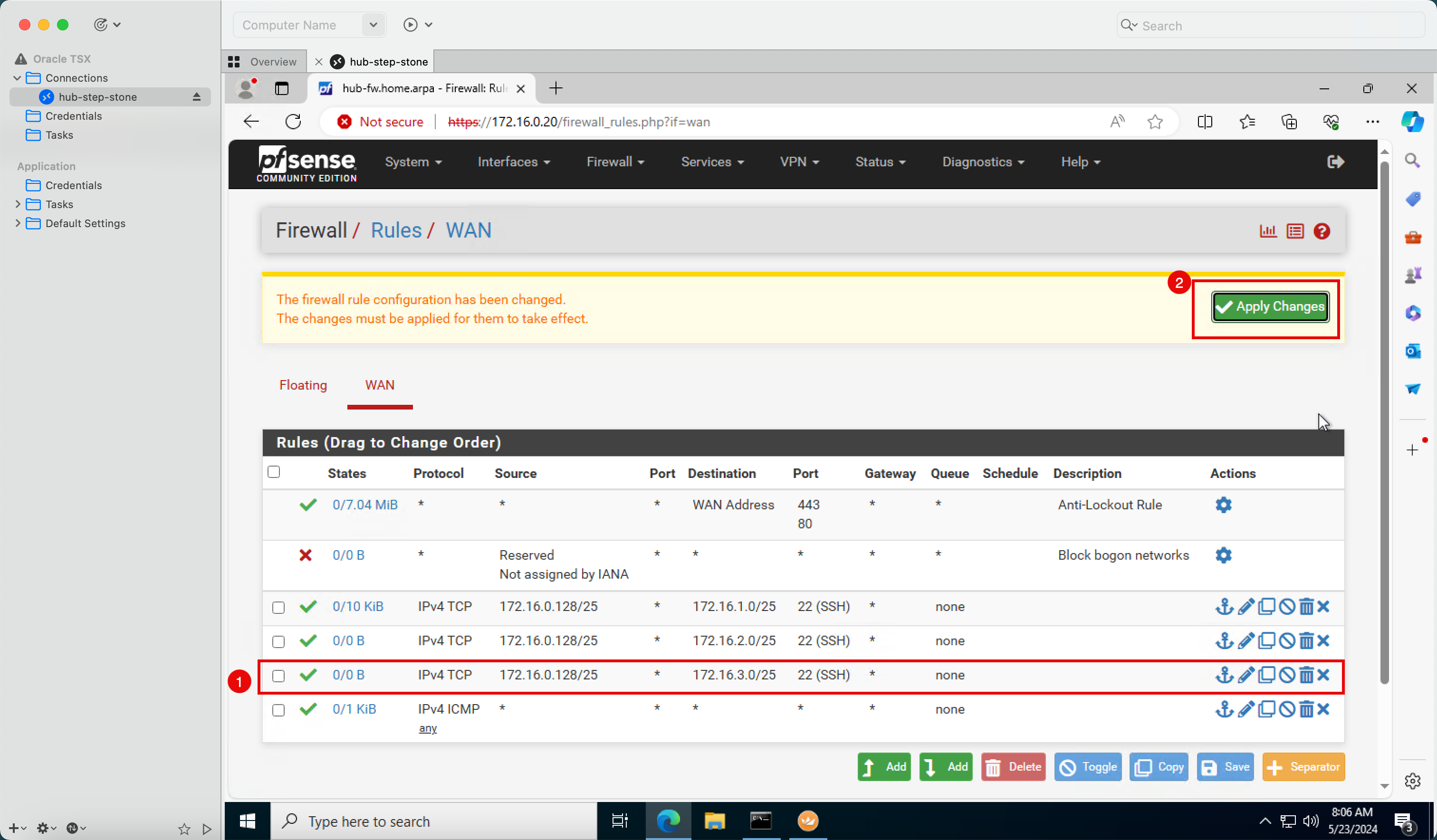

- 請注意,現在提供防火牆規則,讓 SSH 能夠使用支點 VCN C 網路。

- 按一下套用變更。

- 將目的地變更為

-

請注意,已順利套用變更。

-

使用 SSH 連線至所有網輻執行處理。

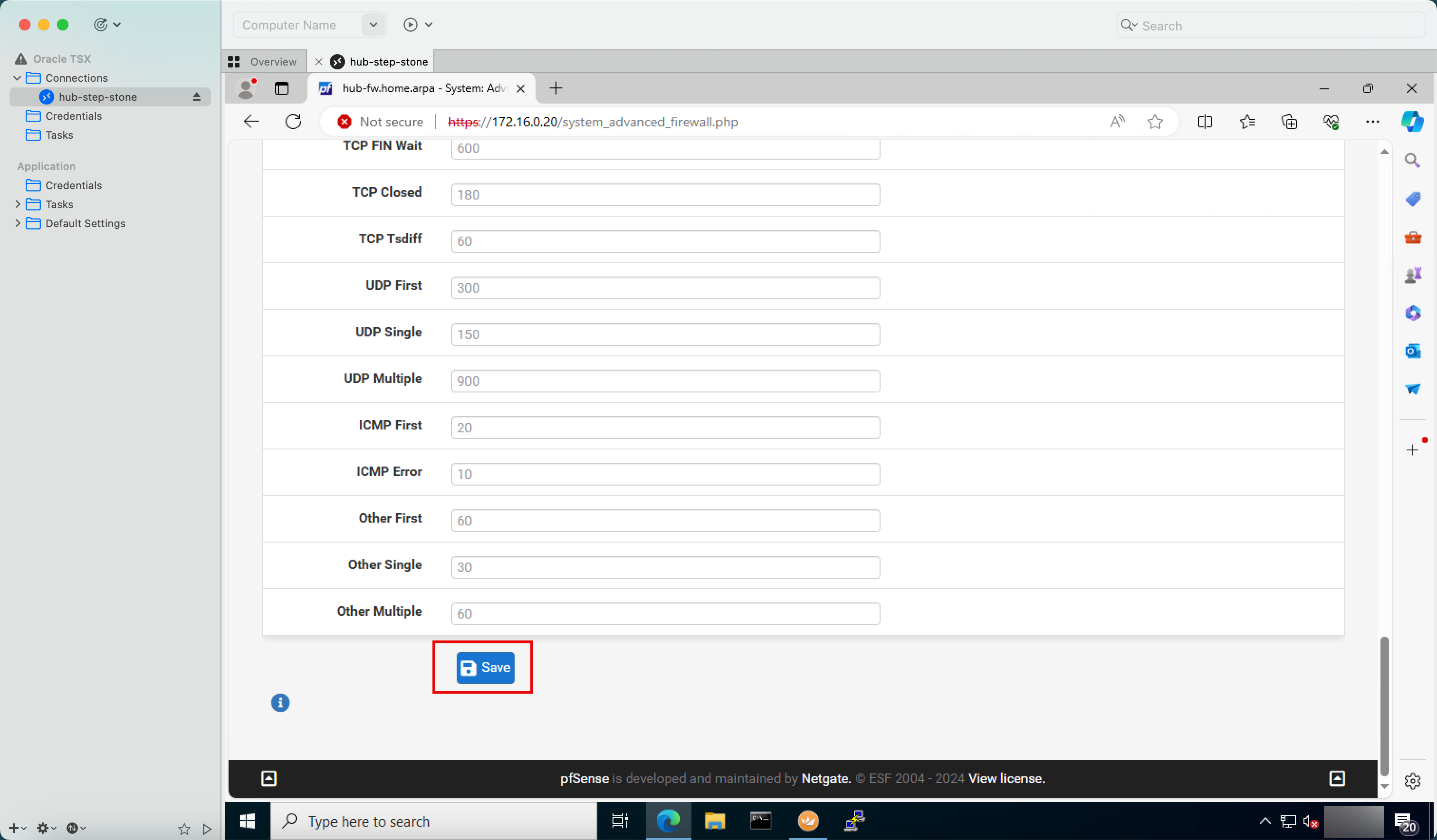

問題: SSH 階段作業會在幾秒後終止。我們注意到 SSH 連線在大約 10 秒後中斷,而我們在多個層次對此問題進行疑難排解。我們已檢查 OCI 中的安全清單、OCI 中的路由以及 pfSense 中的防火牆規則。最後,我們發現 SSH 刪除問題與 pfSense 有關。

-

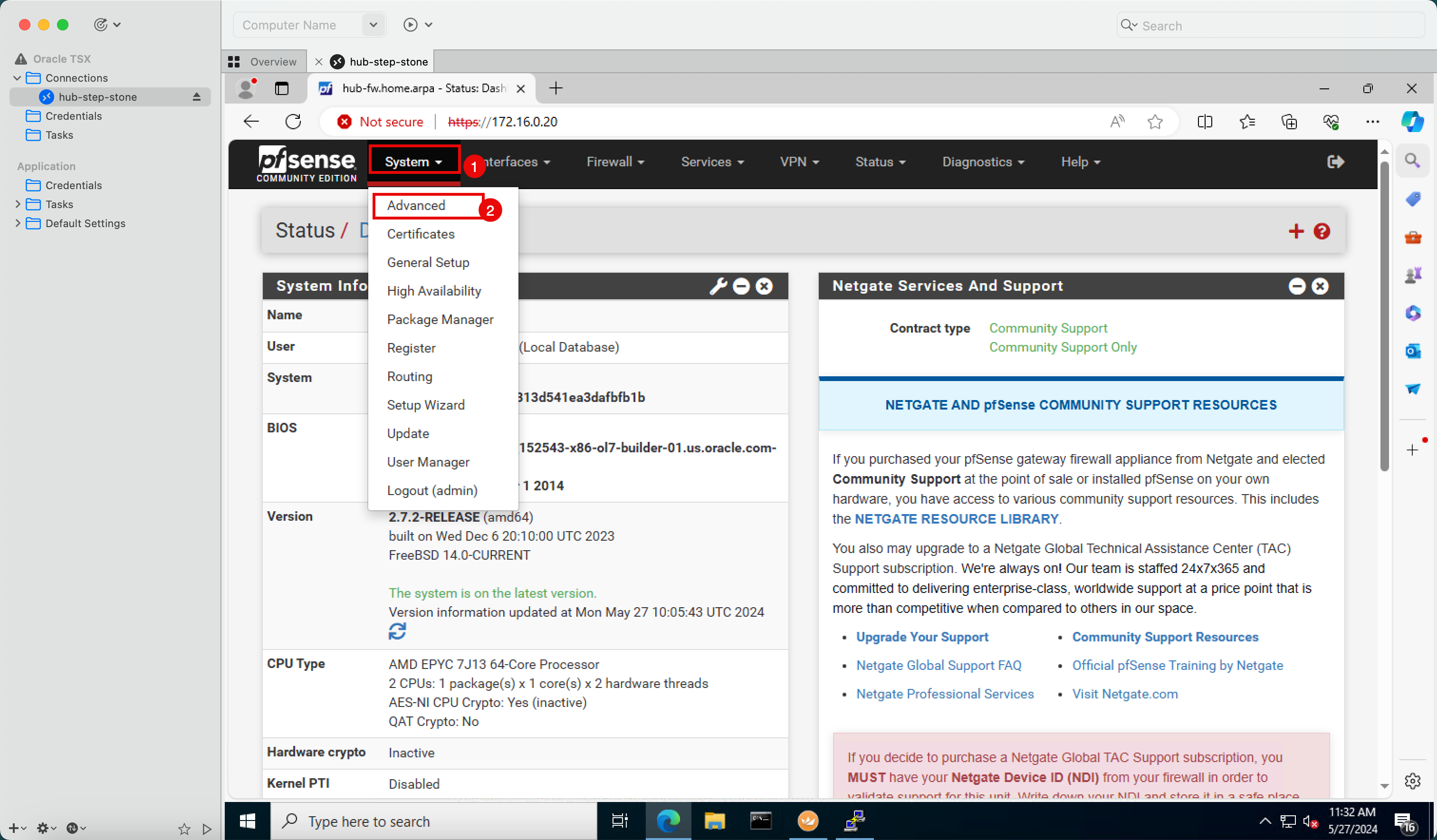

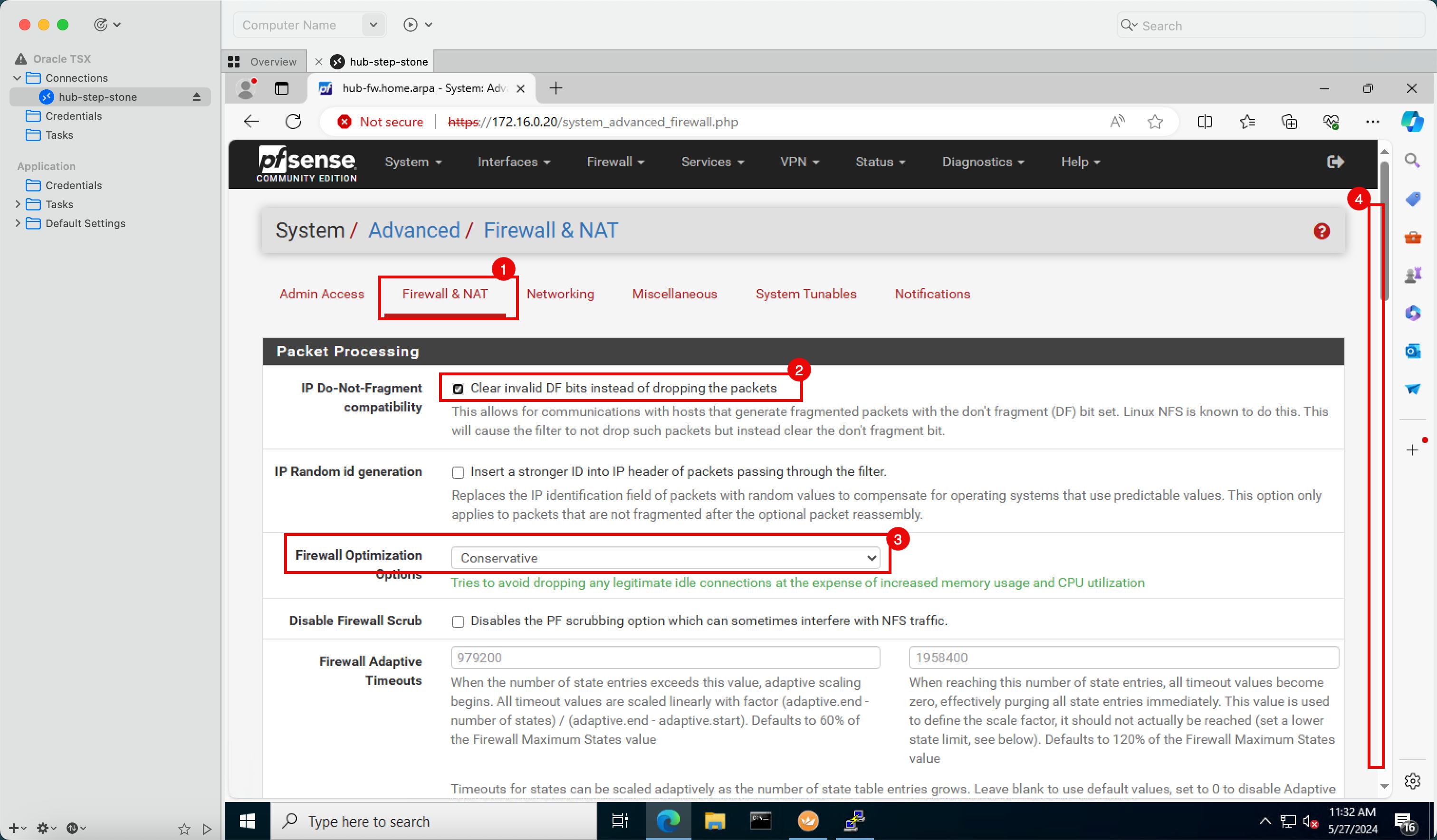

若要解決 SSH 刪除問題,請前往 pfSense 管理主控台。

- 按一下系統下拉式功能表。

- 請按一下進階。

- 按一下防火牆與 NAT 。

- 選取清除無效的 DF 位元,而不是刪除封包

- 在防火牆最佳化中,選取保守型。

- 向下捲動。

-

按一下儲存。

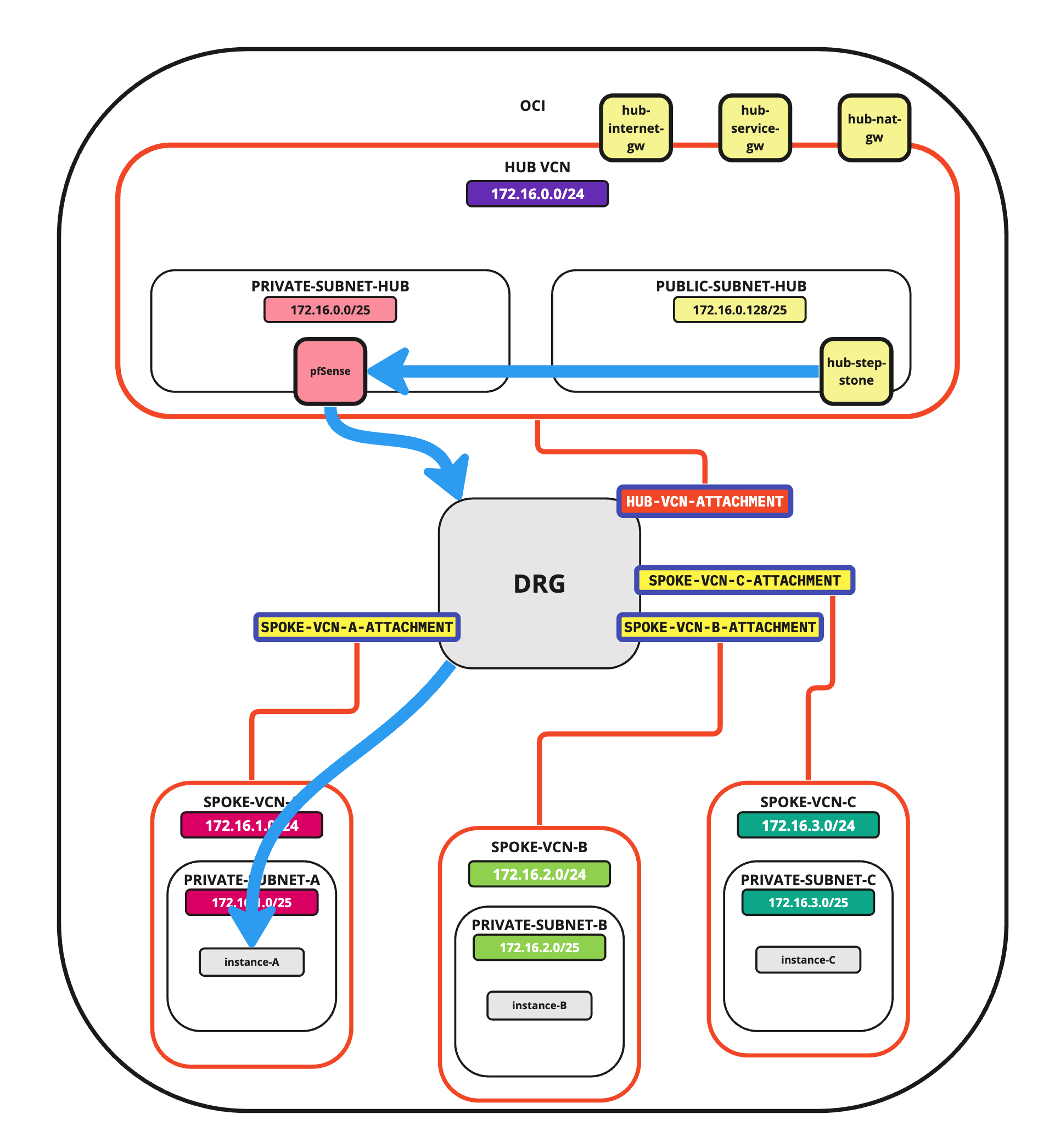

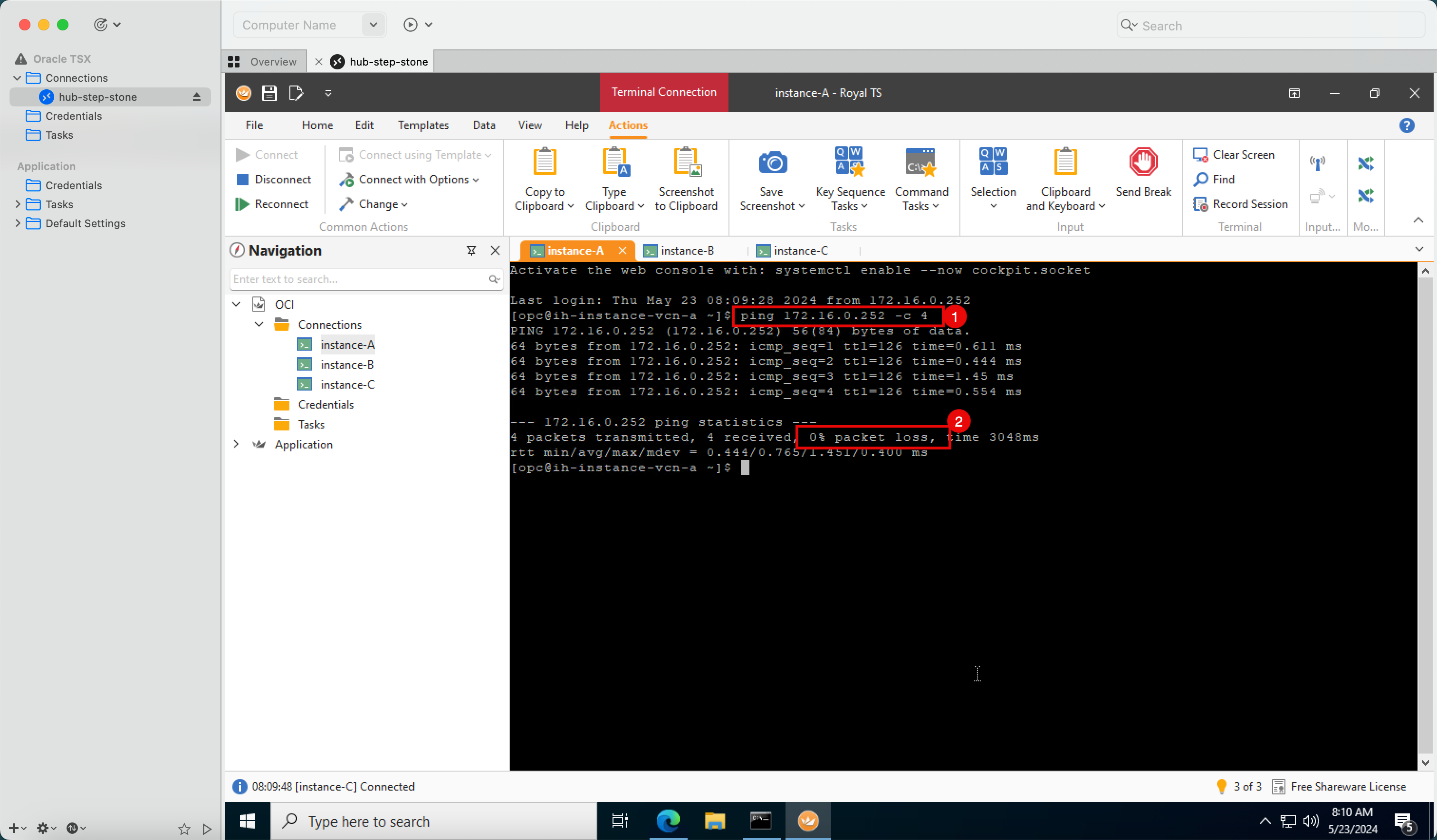

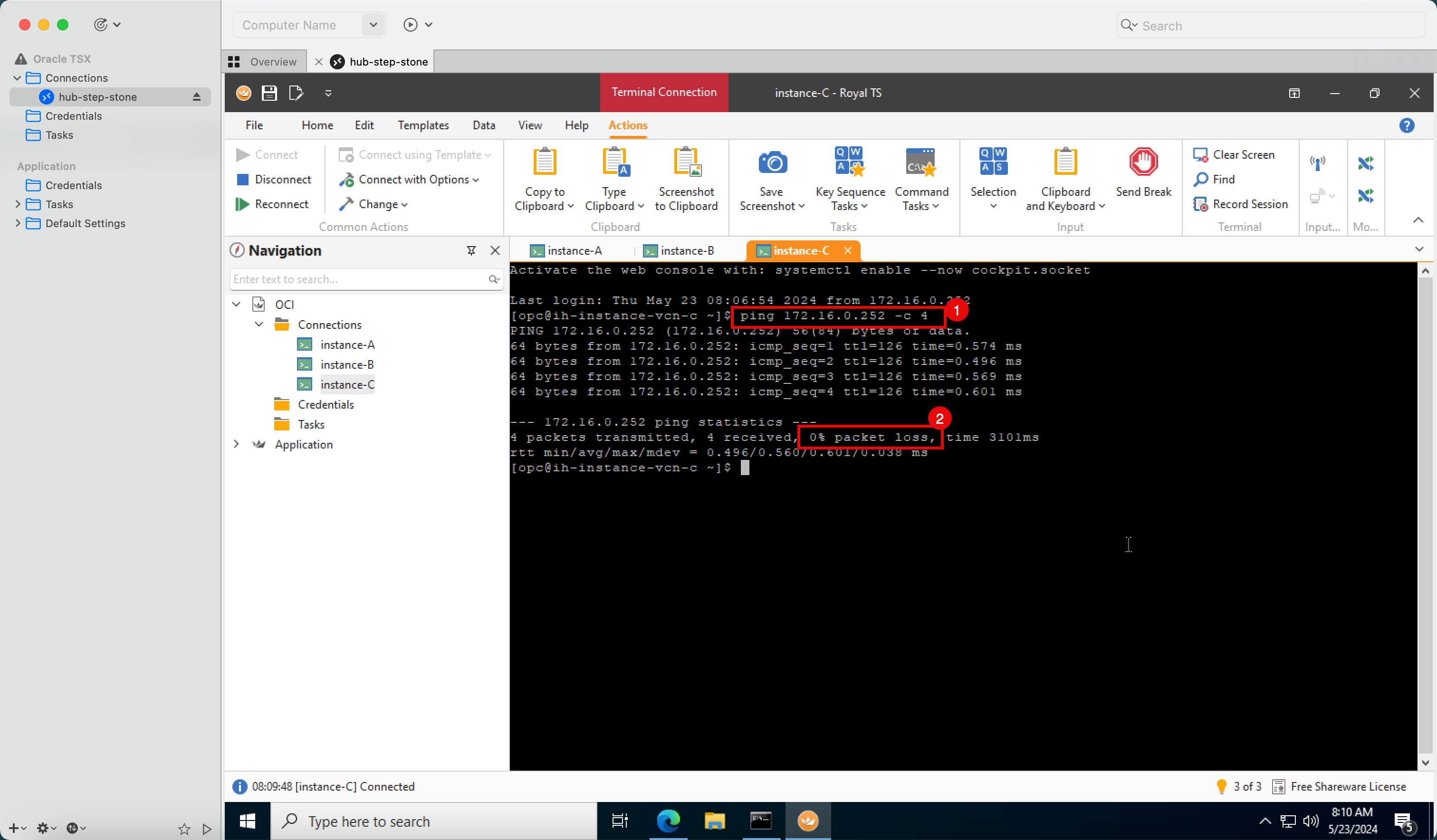

作業 8.4:從 Spoke VCN 偵測至 Hub VCN

現在,我們可以從分支 VCN 執行處理執行一些偵測測試,連線穩定。

-

由於路線安排組態:

- 流量將會傳送至 DRG。

- DRG 接著會將流量遞送至 pfSense 防火牆。

- pfSense 防火牆將會根據設定的防火牆規則允許或拒絕流量。

- 接受 ICMP 流量時,會將流量遞送至集線器步驟里程碑。

- 從支點 A VCN 執行處理對中樞步驟進行偵測。

- 請注意,我們有 0% 的封包遺失,因此偵測成功。

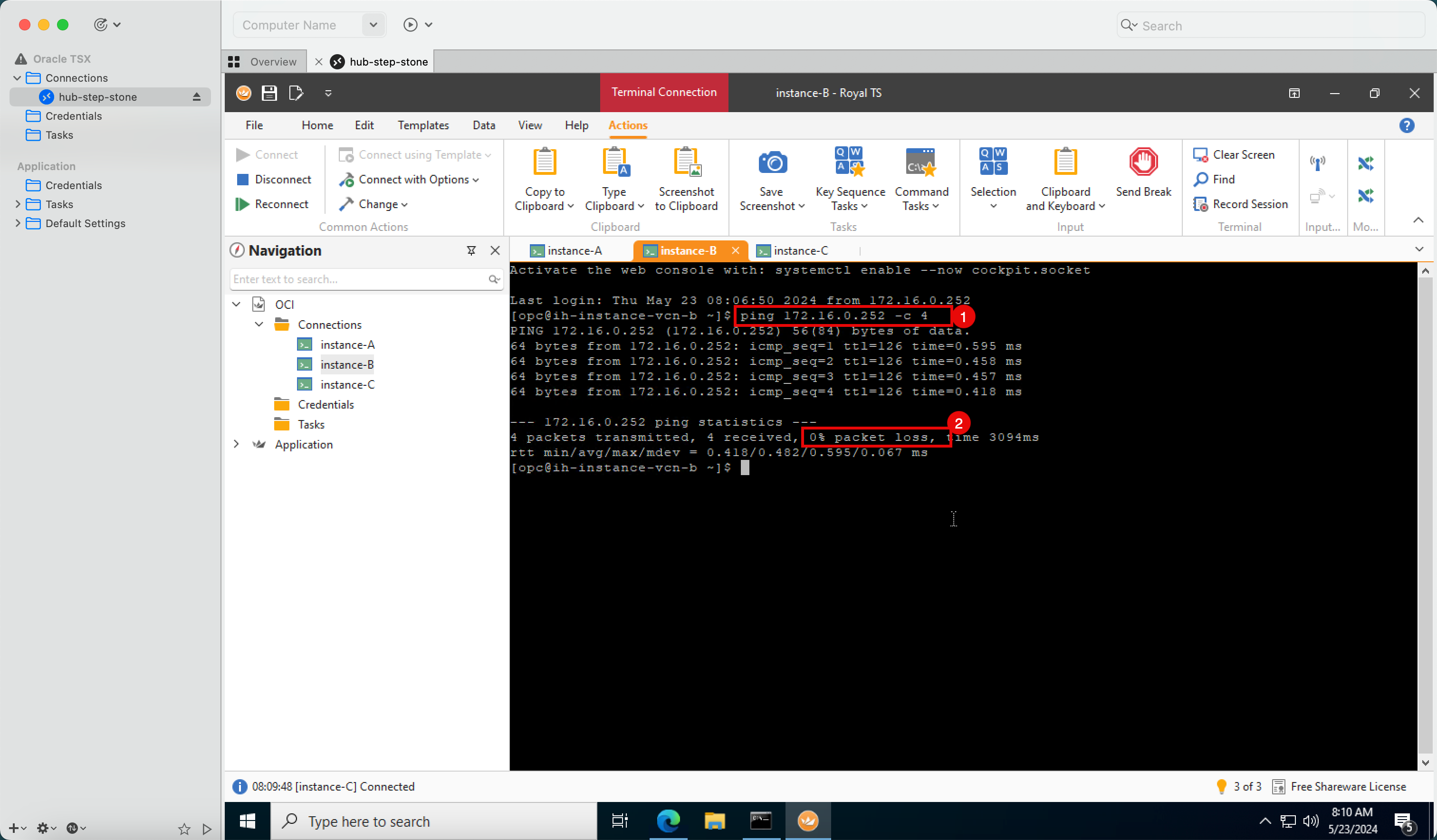

- 從軸輻 B VCN 執行處理偵測至集線器步驟里程碑。

- 請注意,我們有 0% 的封包遺失,因此偵測成功。

- 從軸輻 C VCN 執行處理偵測至集線器步驟里程碑。

- 請注意,我們有 0% 的封包遺失,因此偵測成功。

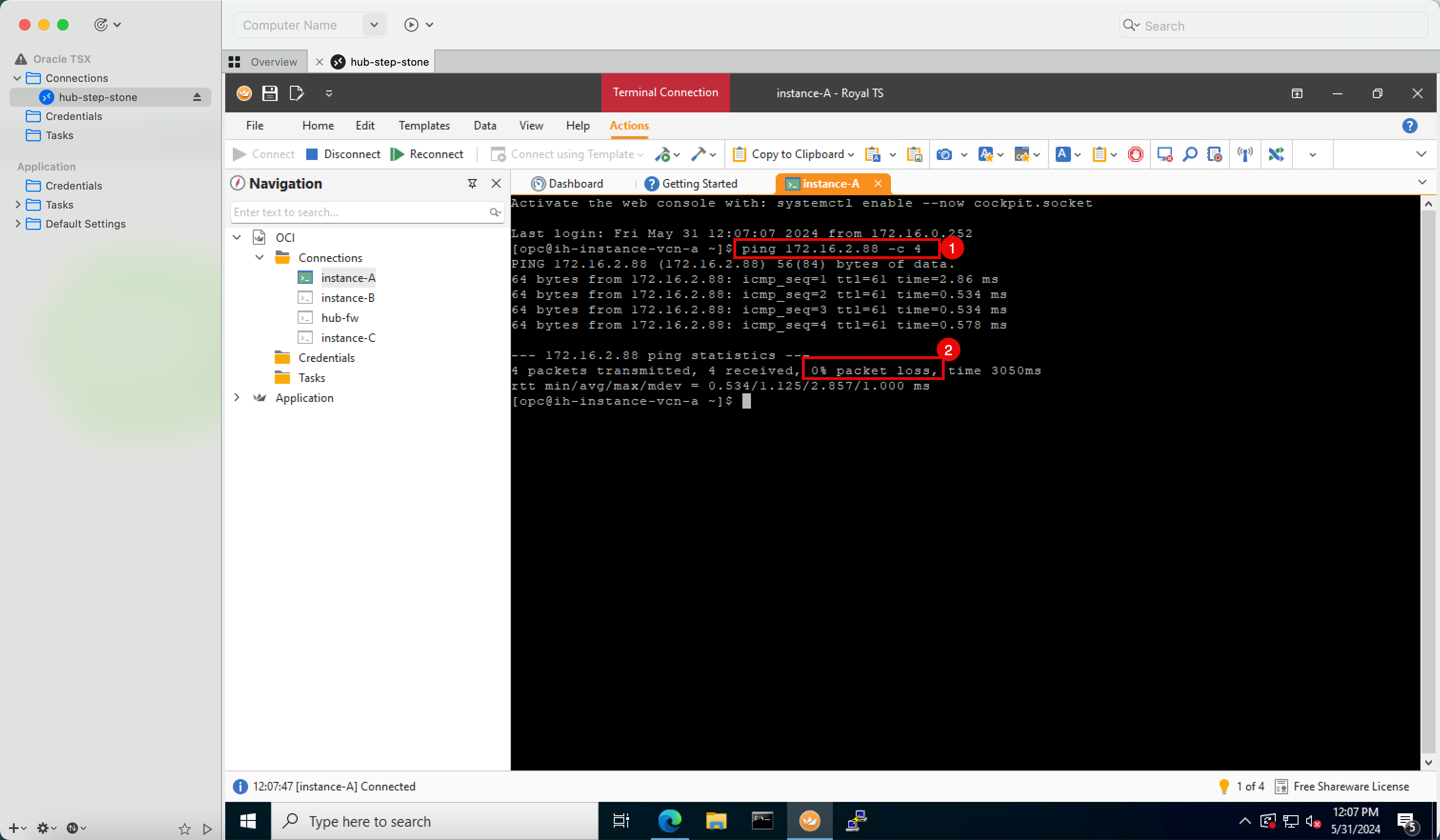

作業 8.5:從網輻 VCN A 偵測至網輻 VCN B

我們可以進行的另一個 ping 測試是從一個軸輻到另一個軸輻。

-

由於路線安排組態:

- 流量將會從分支 VCN A 傳送至 DRG。

- DRG 接著會將流量遞送至 pfSense 防火牆。

- pfSense 防火牆將會根據設定的防火牆規則允許或拒絕流量。

- 接受 ICMP 流量時,會將流量遞送回 DRG

- DRG 會將流量遞送至支點 VCN B。

- 執行偵測以從支點 A VCN 執行處理支點 B VCN 執行處理。

- 請注意,我們有 0% 的封包遺失,因此偵測成功。

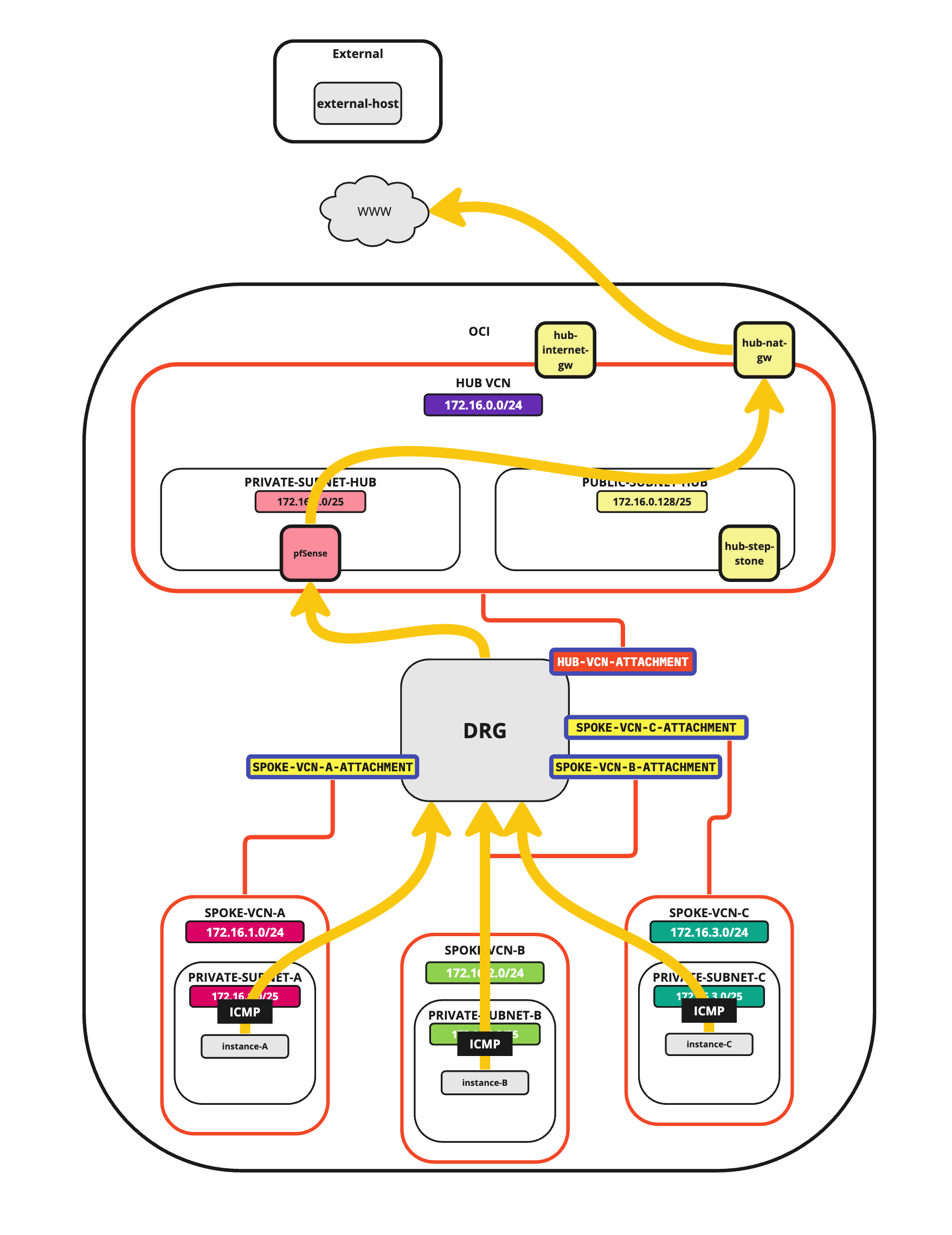

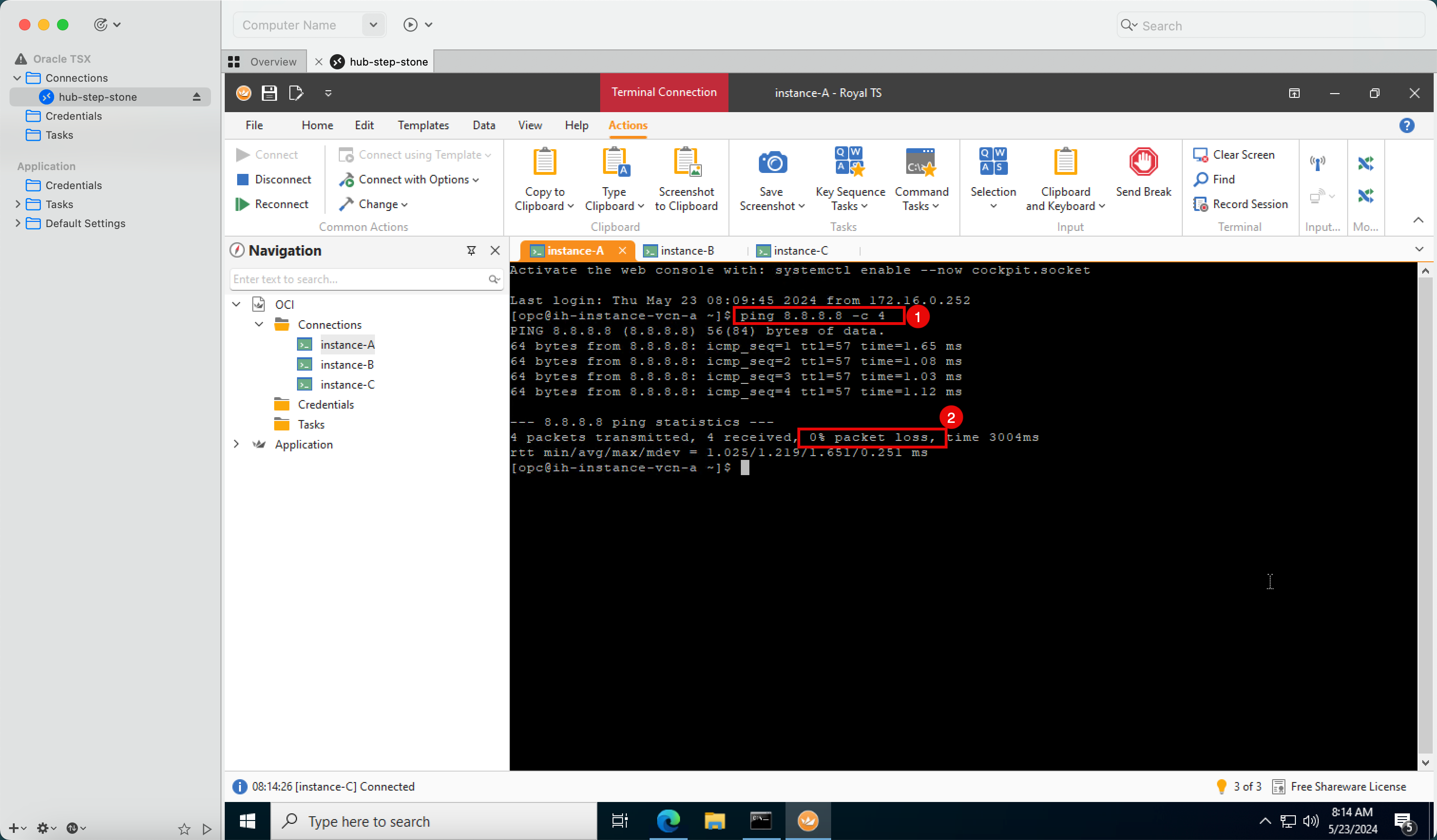

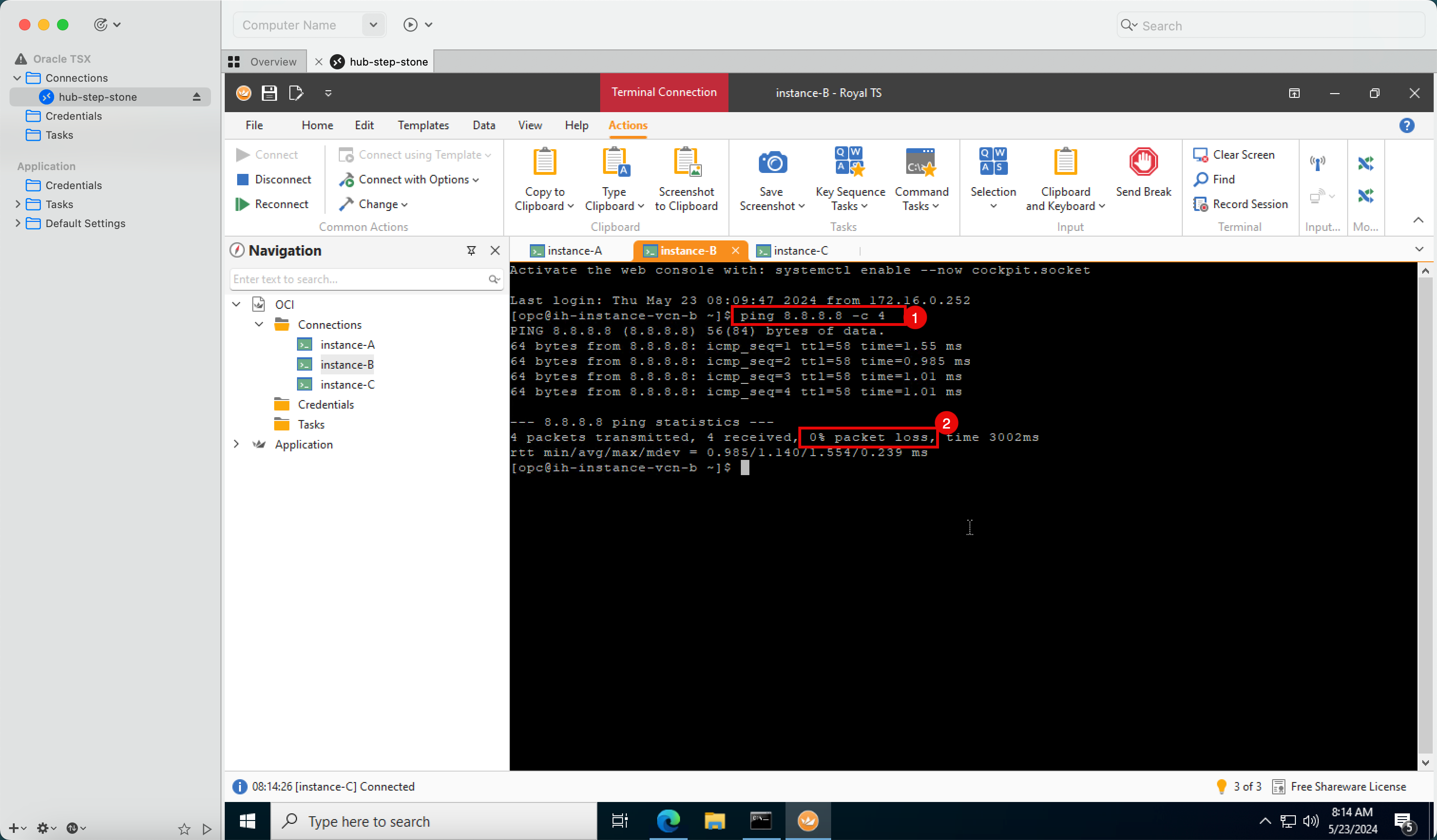

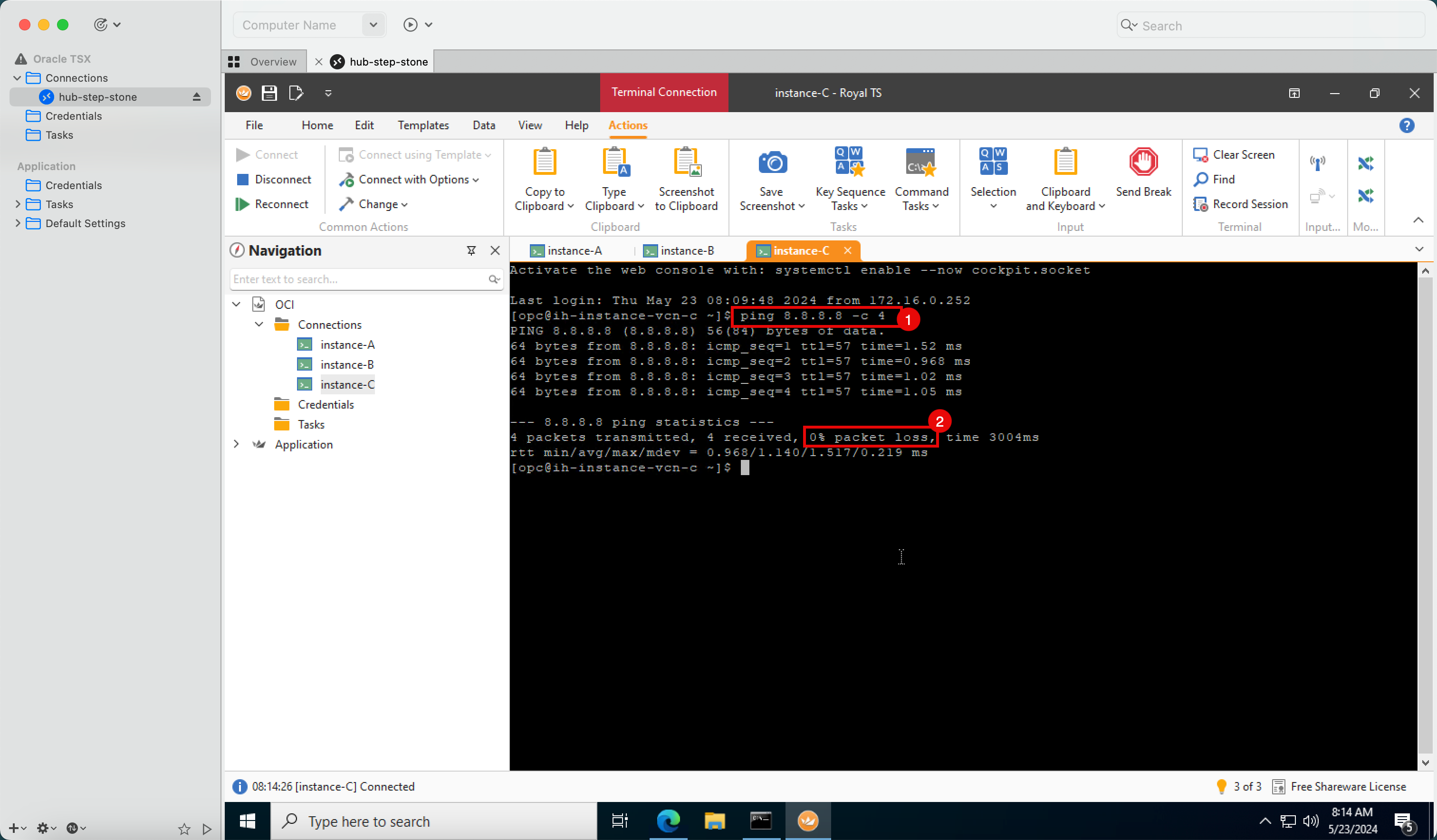

作業 8.6:從 Spoke VCN 偵測至網際網路

從支點 VCN 執行處理對網際網路執行一些偵測測試。

-

由於路線安排組態:

- 流量將會傳送至 DRG。

- DRG 接著會將流量遞送至 pfSense 防火牆。

- pfSense 防火牆將會根據設定的防火牆規則允許或拒絕流量。

- 接受 ICMP 流量時,會將流量遞送至 NAT 閘道。

- NAT 閘道會將流量遞送至網際網路。

- 從軸輻 A VCN 執行處理偵測至 Google 的 DNS 伺服器

8.8.8.8。 - 請注意,我們有 0% 的封包遺失,因此偵測成功。

- 從軸輻 B VCN 執行處理偵測至 Google 的 DNS 伺服器

8.8.8.8。 - 請注意,我們有 0% 的封包遺失,因此偵測成功。

- 從支點 C VCN 執行處理偵測至 Google 的 DNS 伺服器

8.8.8.8。 - 請注意,我們有 0% 的封包遺失,因此偵測成功。

作業 8.7:從 Spoke VCN 連線至網際網路

我們已完成基本 ping 測試。現在,我們必須開啟集線器 VCN 輸入安全清單,以允許所有 TCP 流量進入網際網路,因為我們的防火牆檢查是由 pfSense 防火牆進行,而且除非有此要求,否則擁有多層防火牆安全並不合理。

更新 Hub VCN 安全清單

前往 OCI 主控台,按一下網路和虛擬雲端網路。

-

按一下中樞 VCN 。

- 按一下安全清單。

- 按一下 HUB-VCN 的預設安全清單。

-

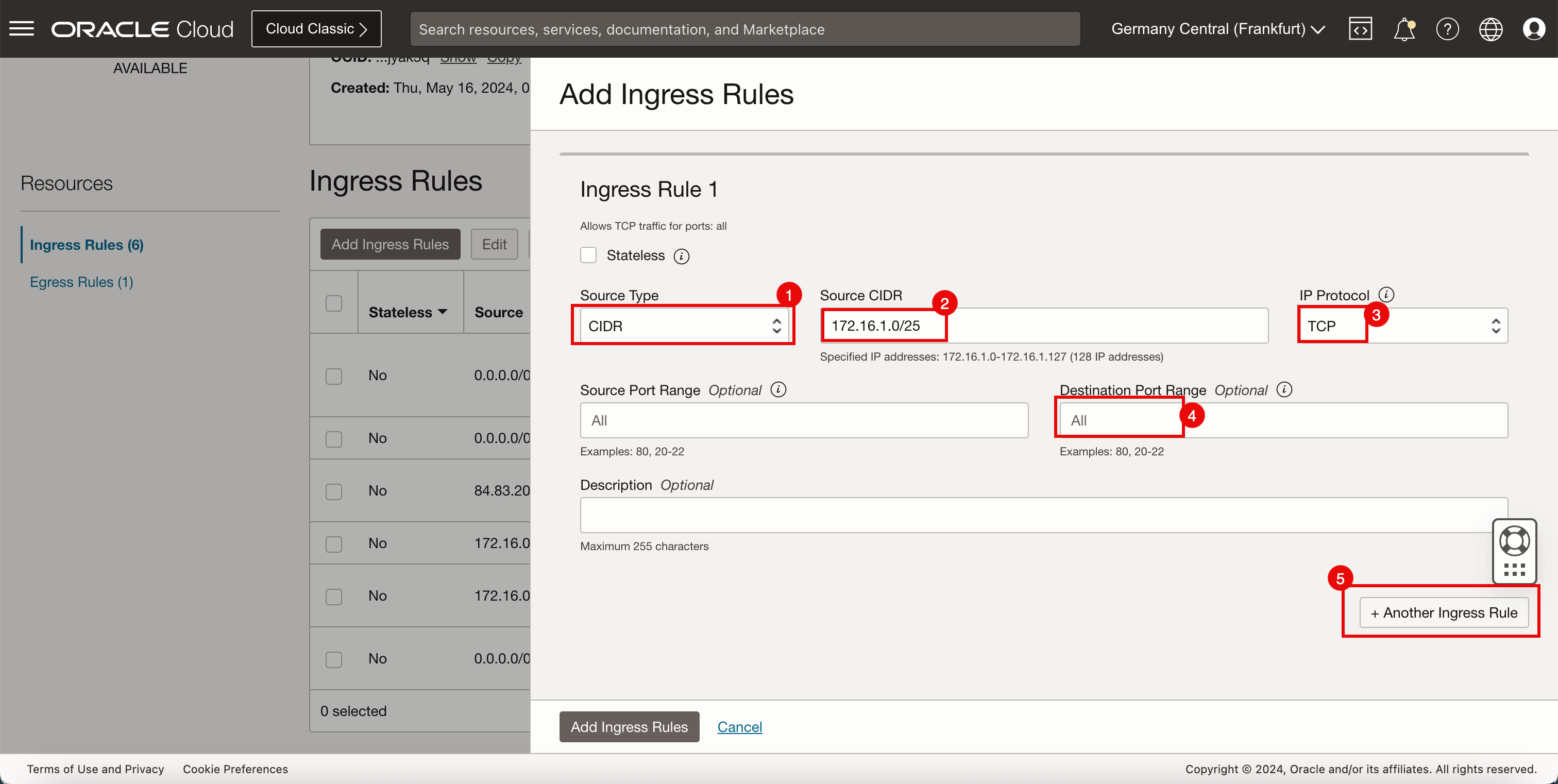

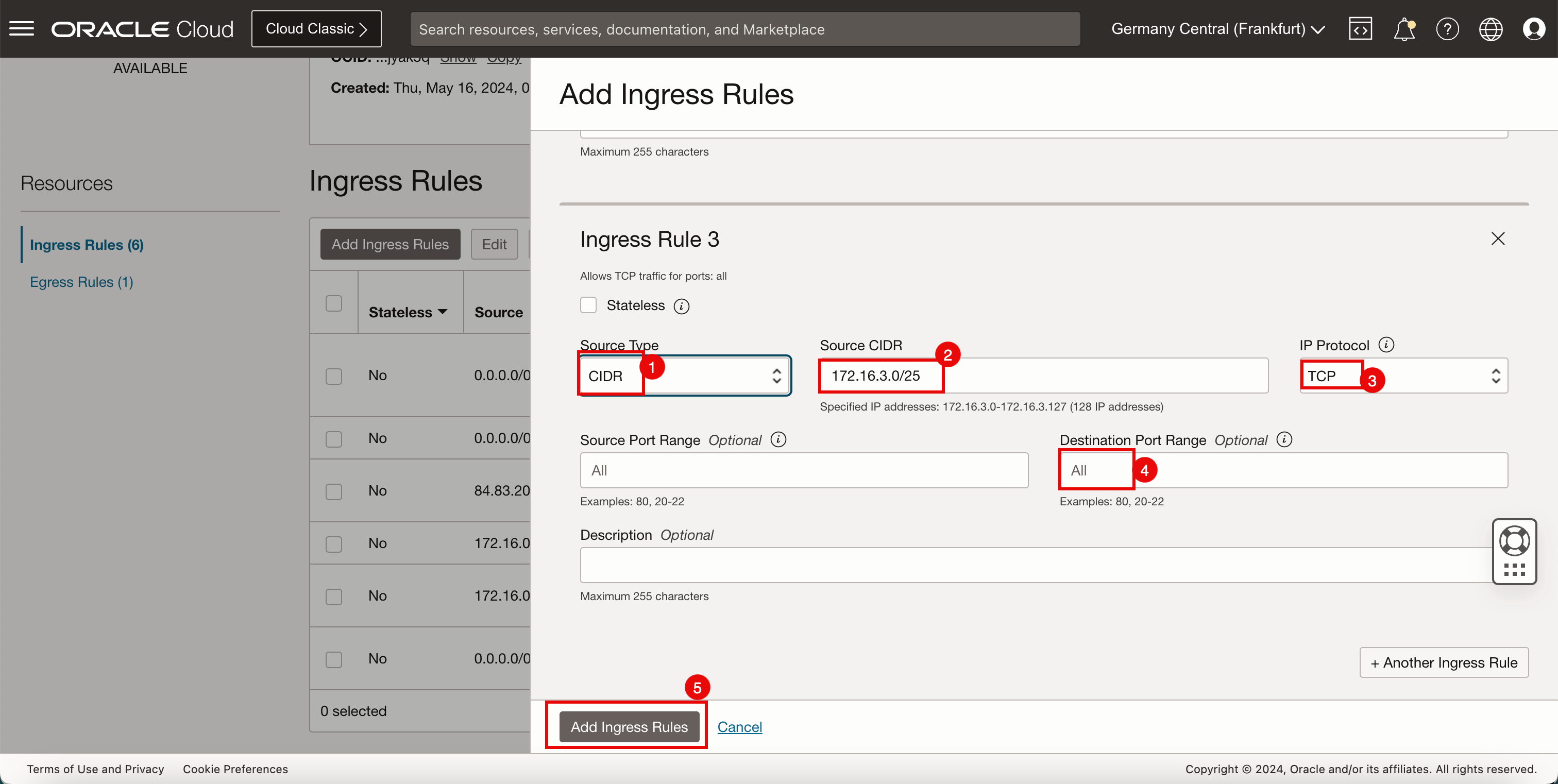

按一下新增傳入規則。

- 在來源類型中,選取 CIDR 。

- 在來源 CIDR 中,輸入

172.16.1.0/25。 - 在 IP 協定中,選取 TCP 。

- 在目標連接埠範圍中,輸入全部。

- 按一下 + 另一個輸入規則。

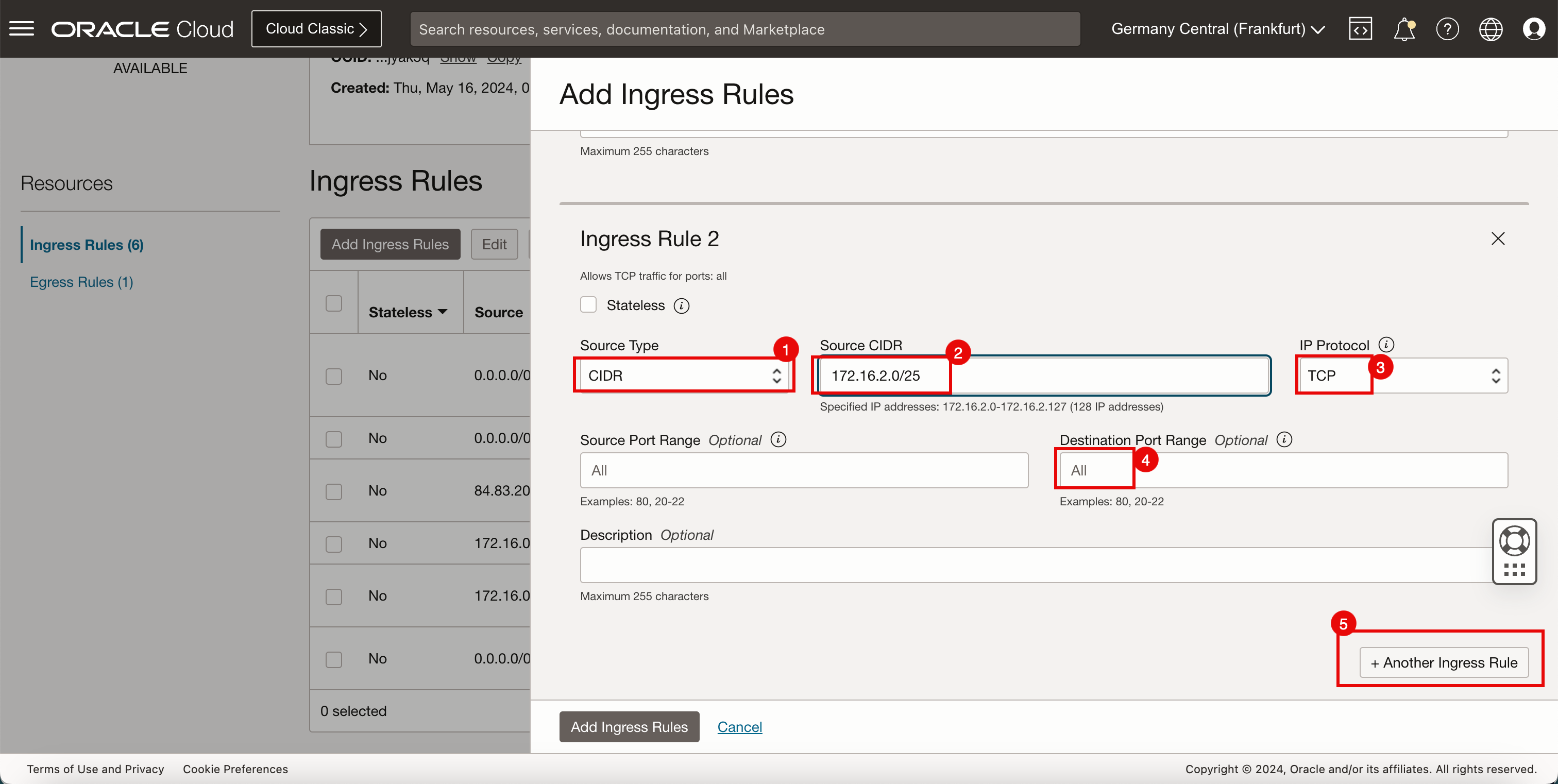

- 在來源類型中,選取 CIDR 。

- 在來源 CIDR 中,輸入

172.16.2.0/25。 - 在 IP 協定中,選取 TCP 。

- 在目標連接埠範圍中,輸入全部。

- 按一下 + 另一個輸入規則。

- 在來源類型中,選取 CIDR 。

- 在來源 CIDR 中,輸入

172.16.3.0/25。 - 在 IP 協定中,選取 TCP 。

- 在目標連接埠範圍中,輸入全部。

- 按一下 + 另一個輸入規則。

-

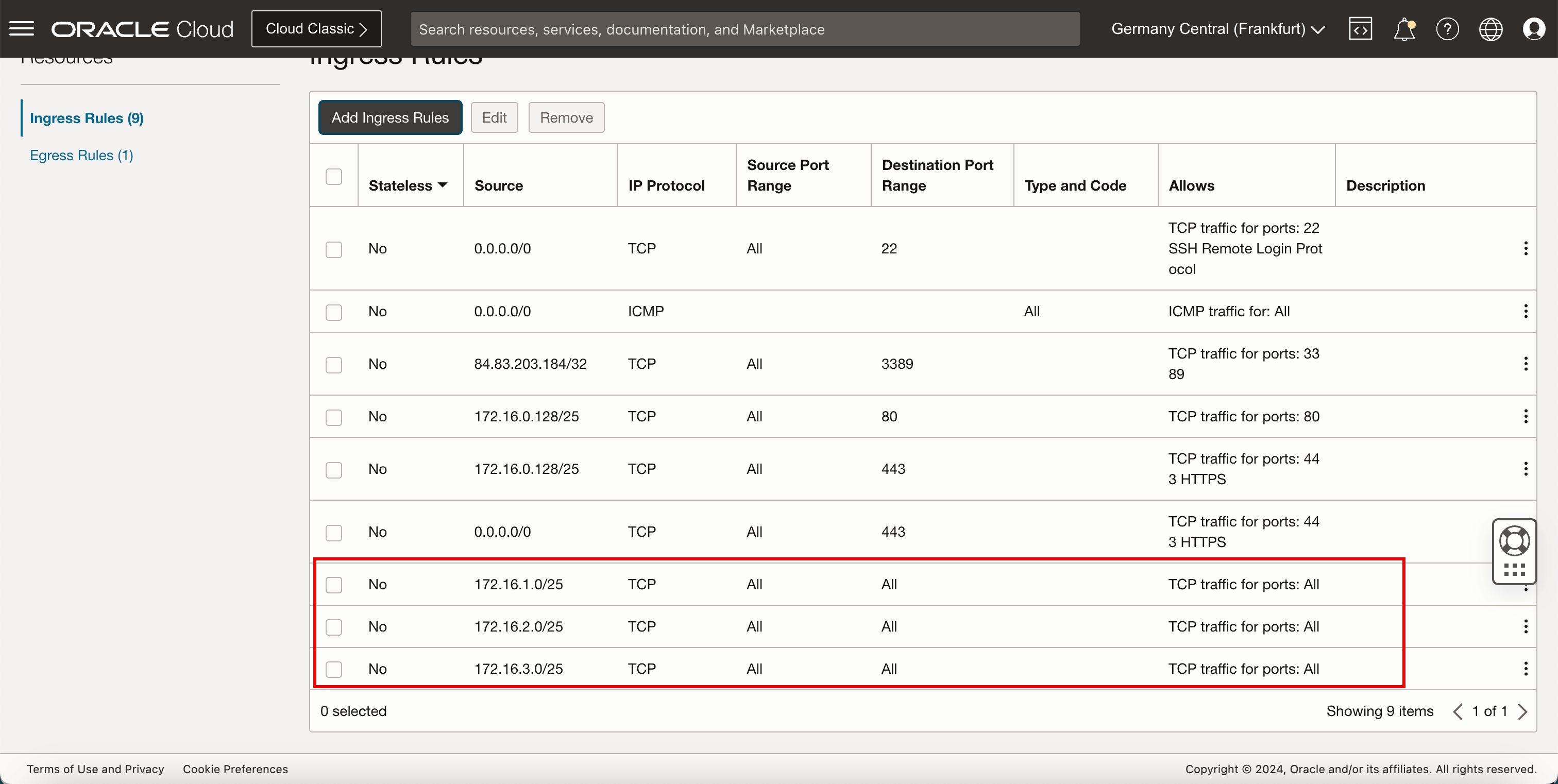

請注意,所有規則都存在。

-

下圖說明到目前為止所建立項目的視覺表示法。

確認 pfSense 防火牆

-

為了讓測試更容易,我們已將規則新增至 pfSense 防火牆以允許所有流量。

-

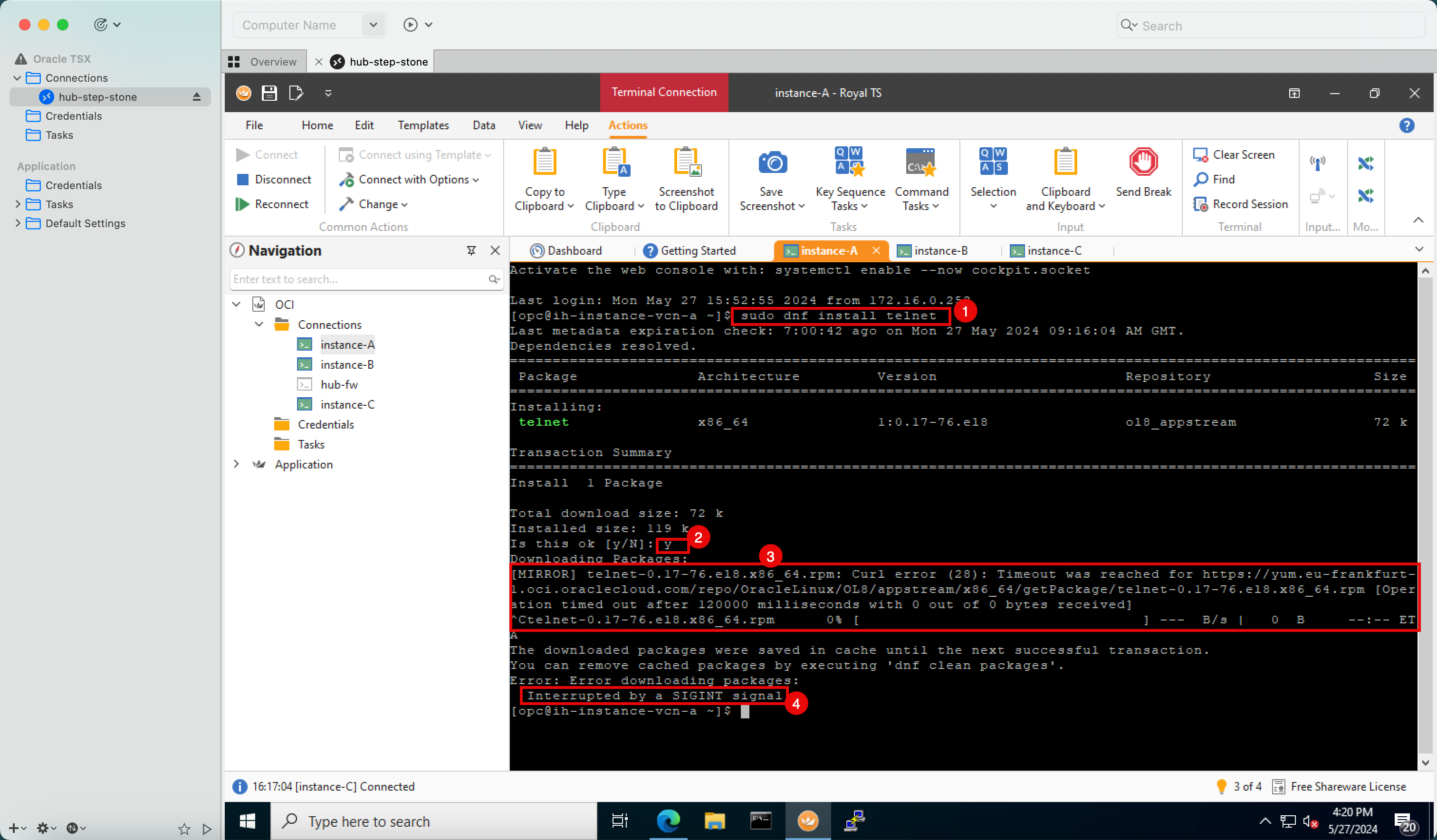

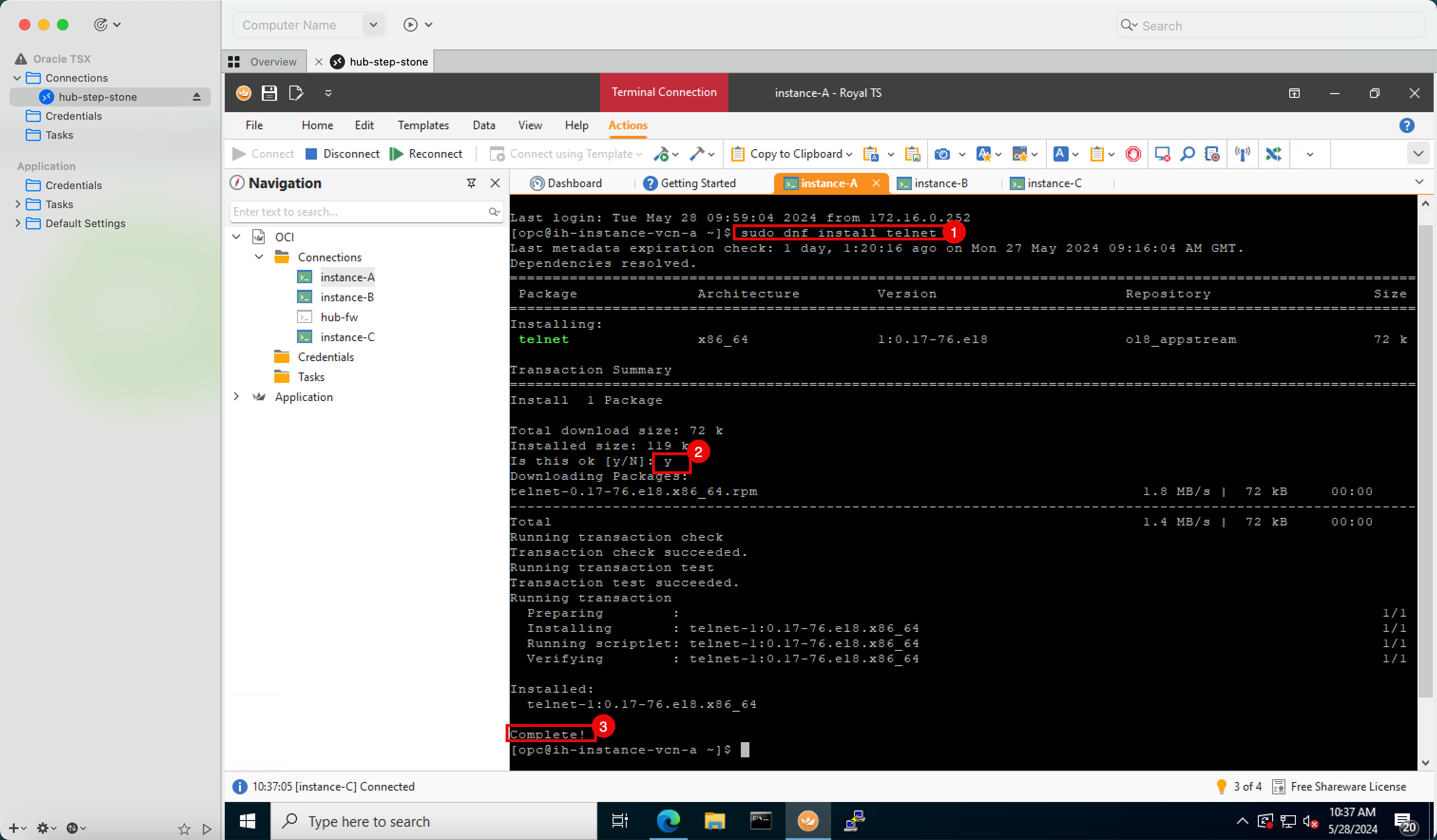

讓我們在支點 VCN A 執行處理 (稱為 Telnet) 上安裝簡單的應用程式。

- 執行

sudo dnf install telnet命令,將 Telnet 安裝在支點 VCN A 執行處理中。 - 在確定中,輸入 Y 。

- 請注意,連線逾時。

- 按一下 CTRL + C 以停止要求。

- 執行

以 Oracle Linux 為基礎的軟體安裝和升級或運算執行個體不是透過網際網路完成。

若要在 Oracle Linux 執行處理上安裝軟體,Oracle 只允許從其軟體儲存區域執行此操作,而且可以使用服務閘道來連線這些軟體。

下一步和最後的任務是建立服務閘道,並設定路由以透過該新服務閘道遞送 Oracle 服務的流量。

作業 8.8:允許 Linux 執行處理使用服務閘道安裝並更新軟體

我們尚未設定 OCI 服務的路由。

-

設定路由之後:

- 流量將會傳送至 DRG。

- DRG 接著會將流量遞送至服務閘道。

- 而且,服務閘道會將流量遞送至 OCI 服務網路。

-

若要設定路由,請前往 OCI 主控台,按一下左上角網路和虛擬雲端網路的漢堡功能表。

-

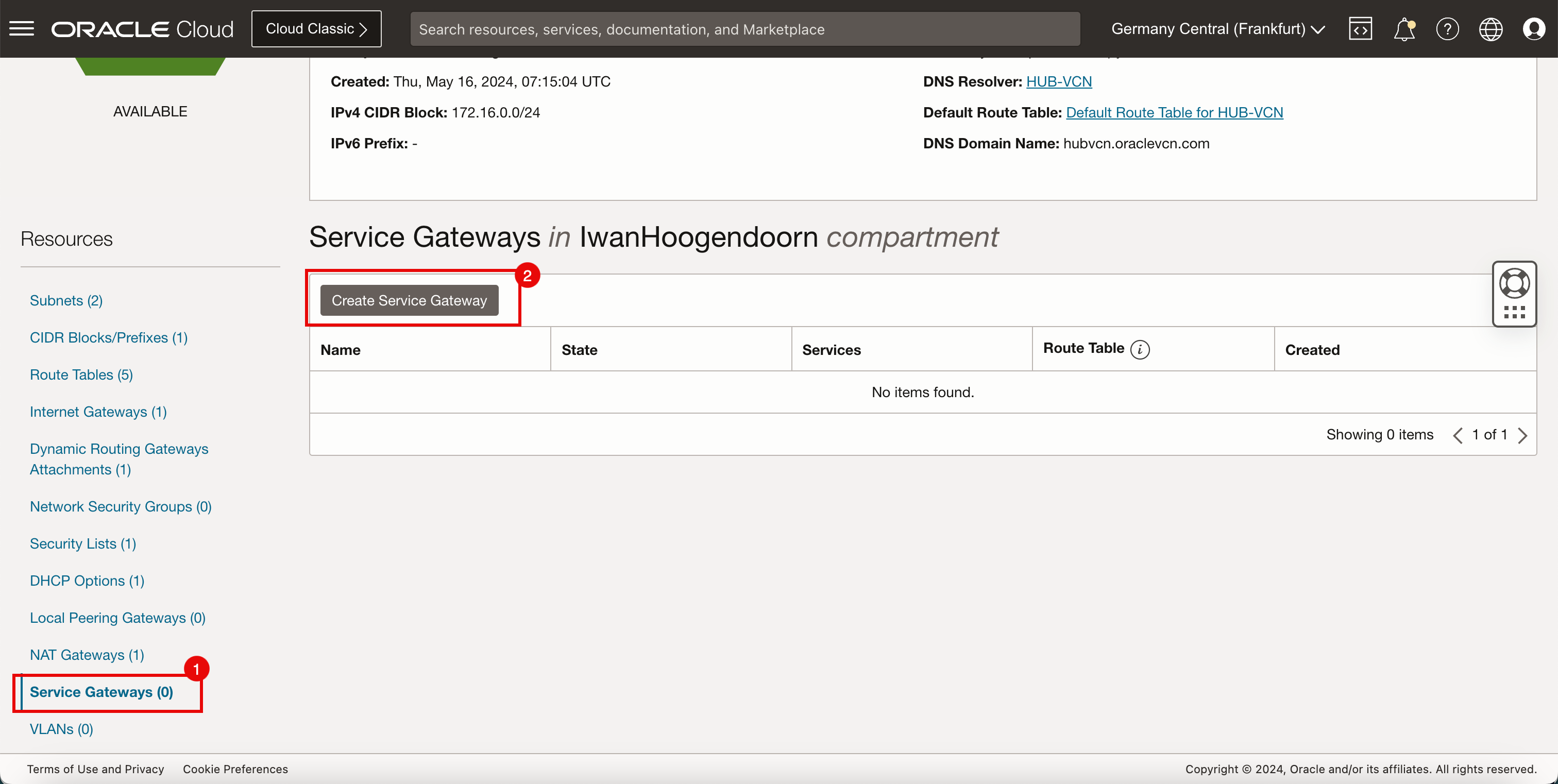

按一下 Hub VCN 。

- 按一下服務閘道。

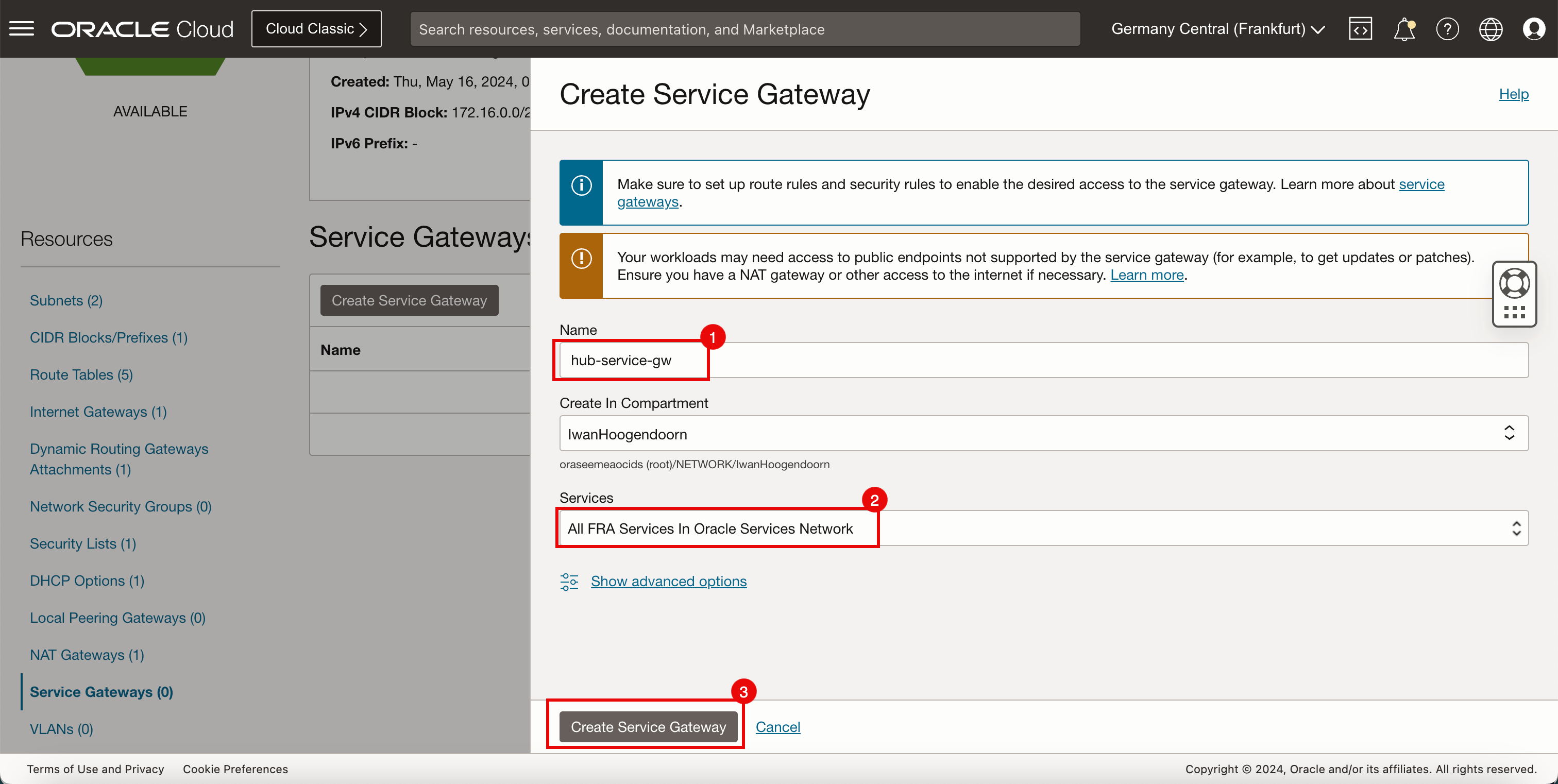

- 按一下建立服務閘道。

- 輸入服務閘道的名稱。

- 在服務中,選取Oracle Services Network 中的所有服務。

- 按一下建立服務閘道。

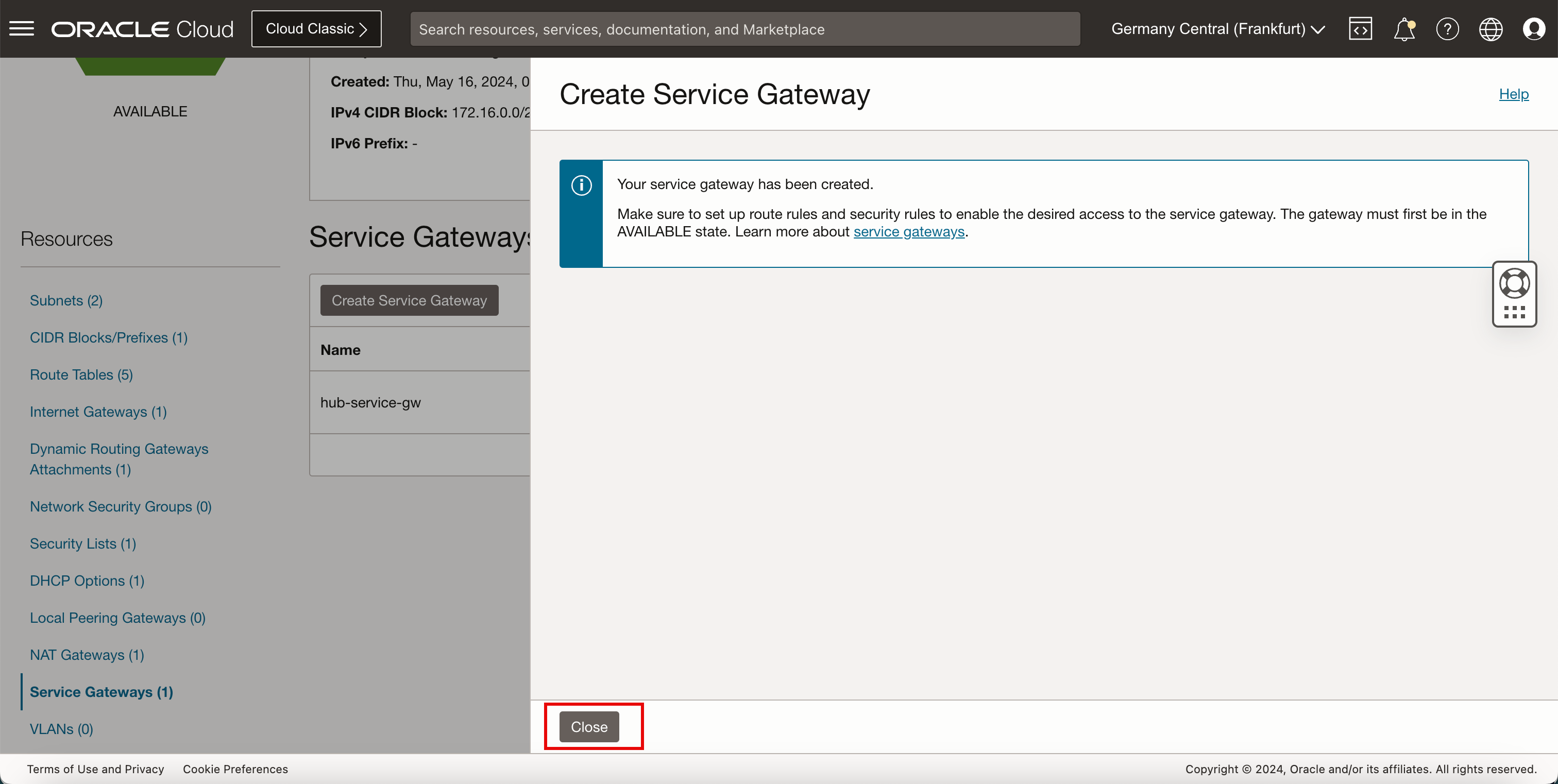

-

按一下關閉。

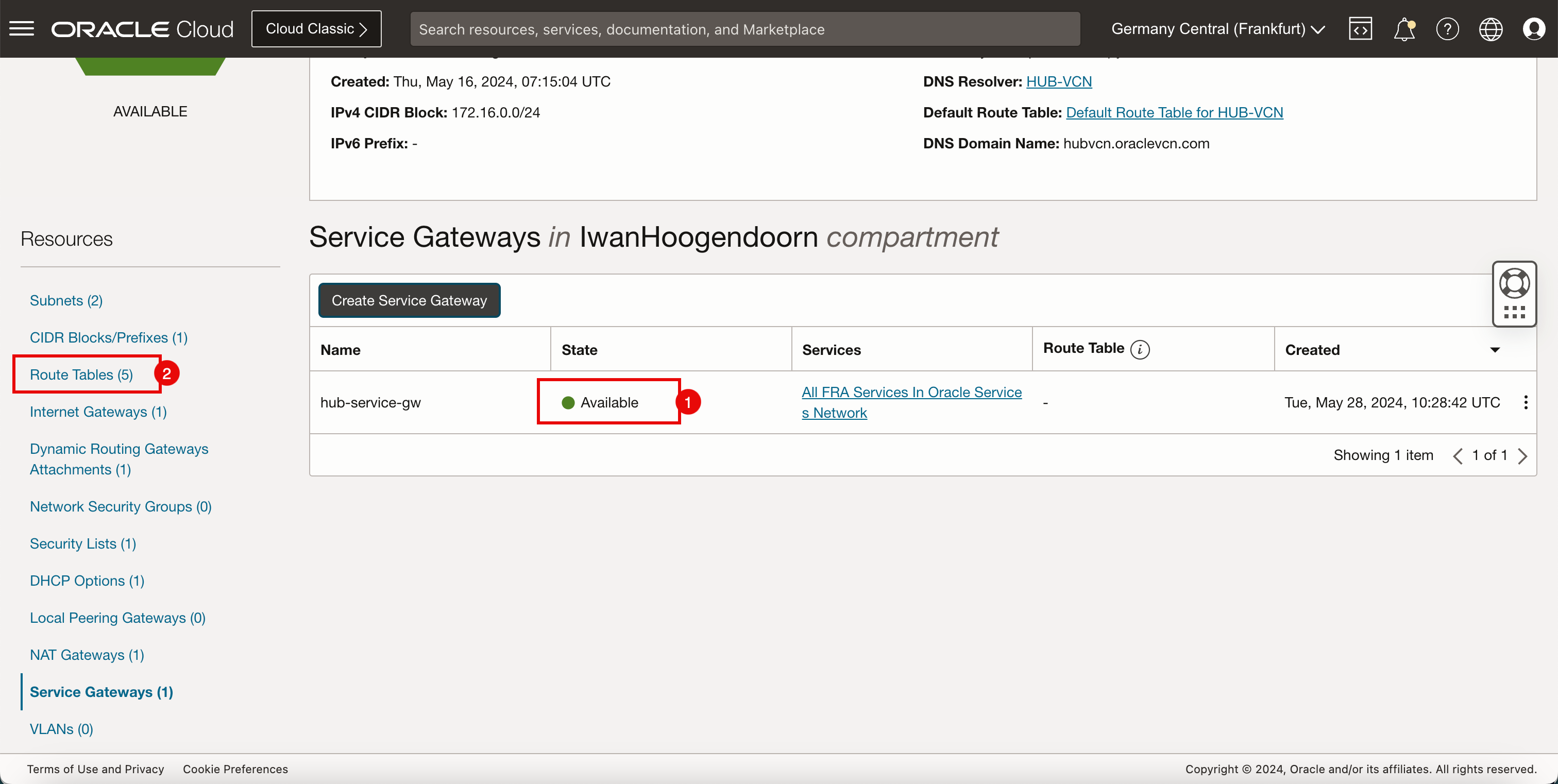

- 請注意,服務閘道可供使用。

- 按一下路由表。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

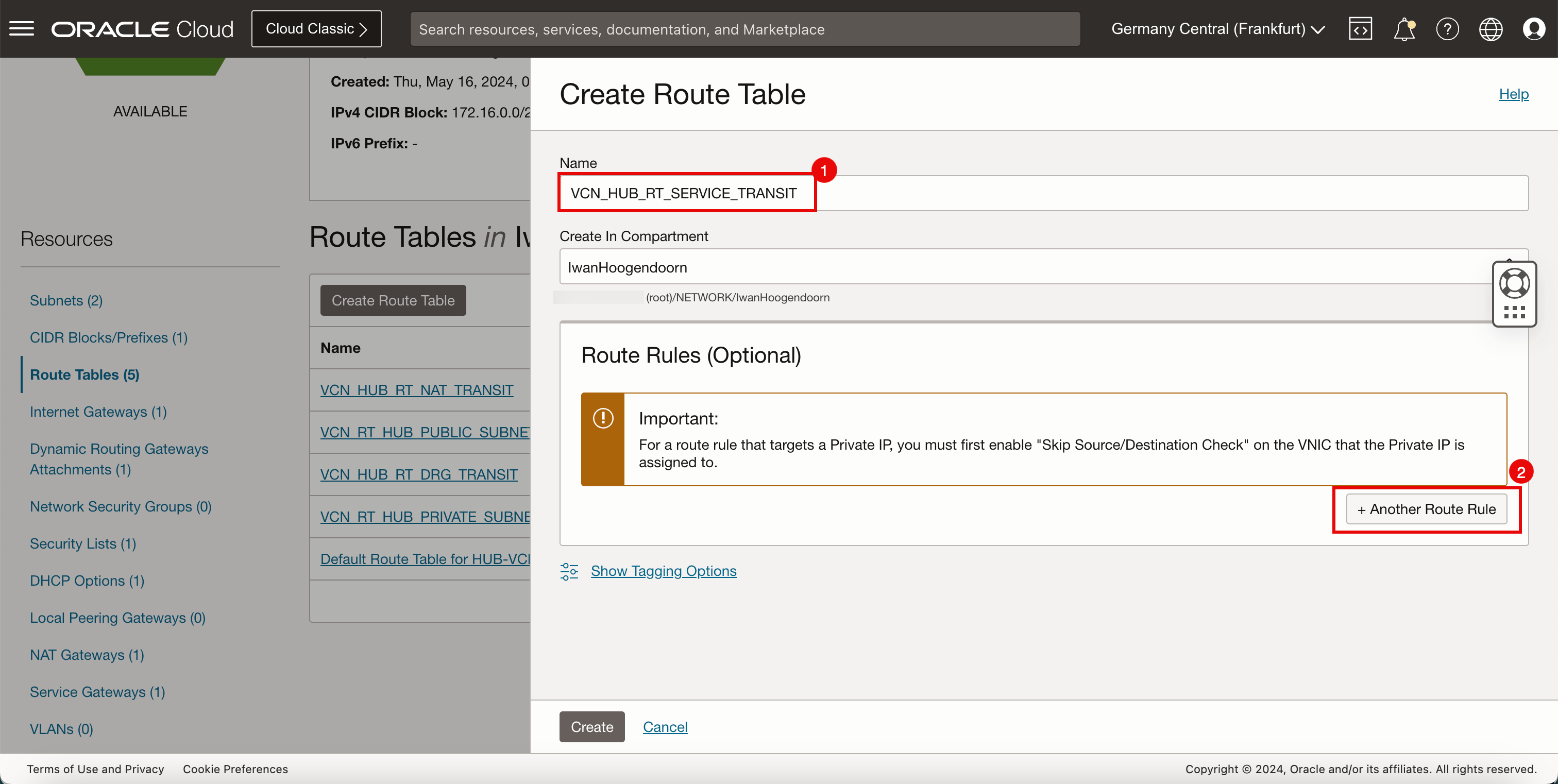

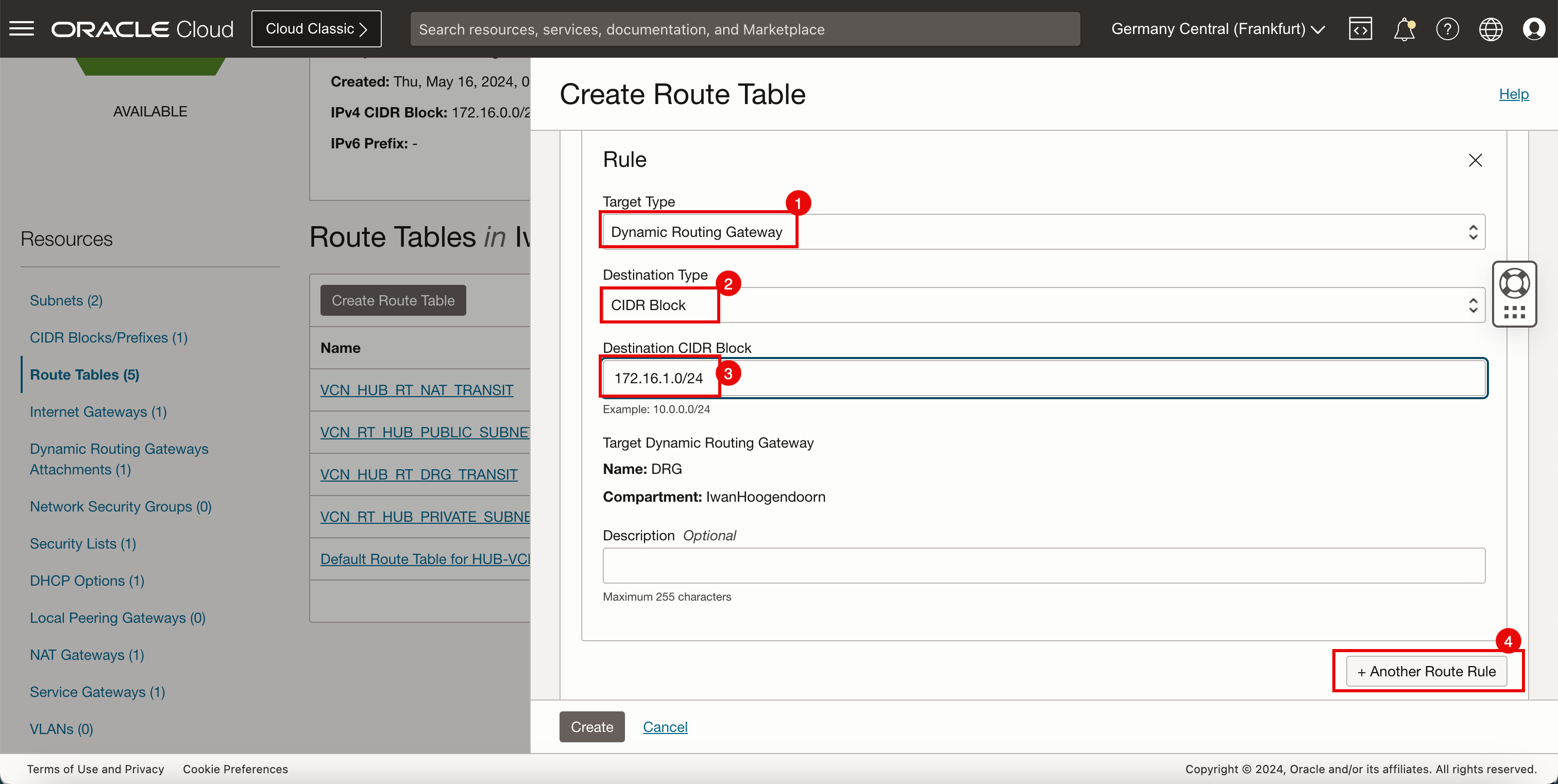

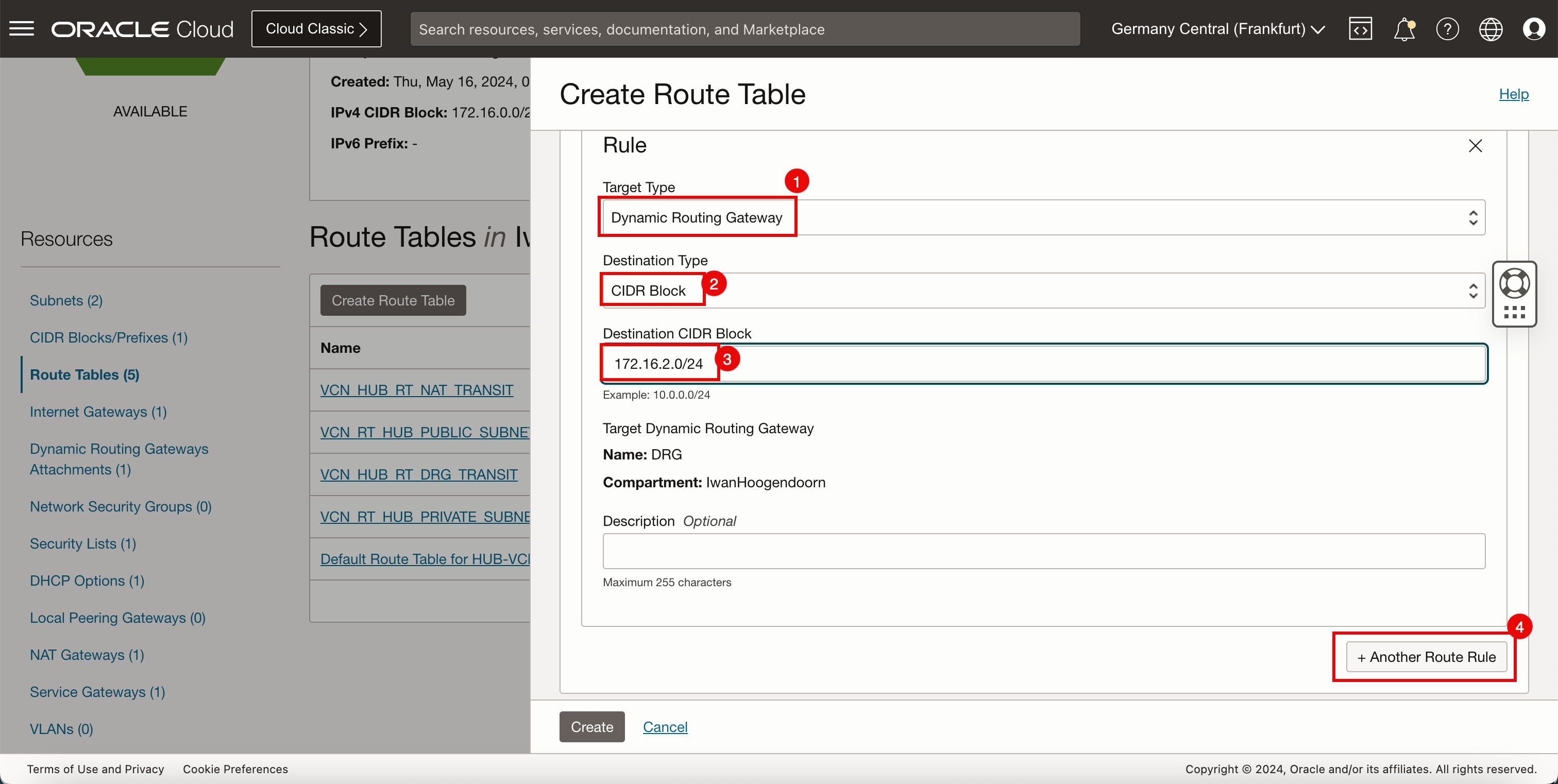

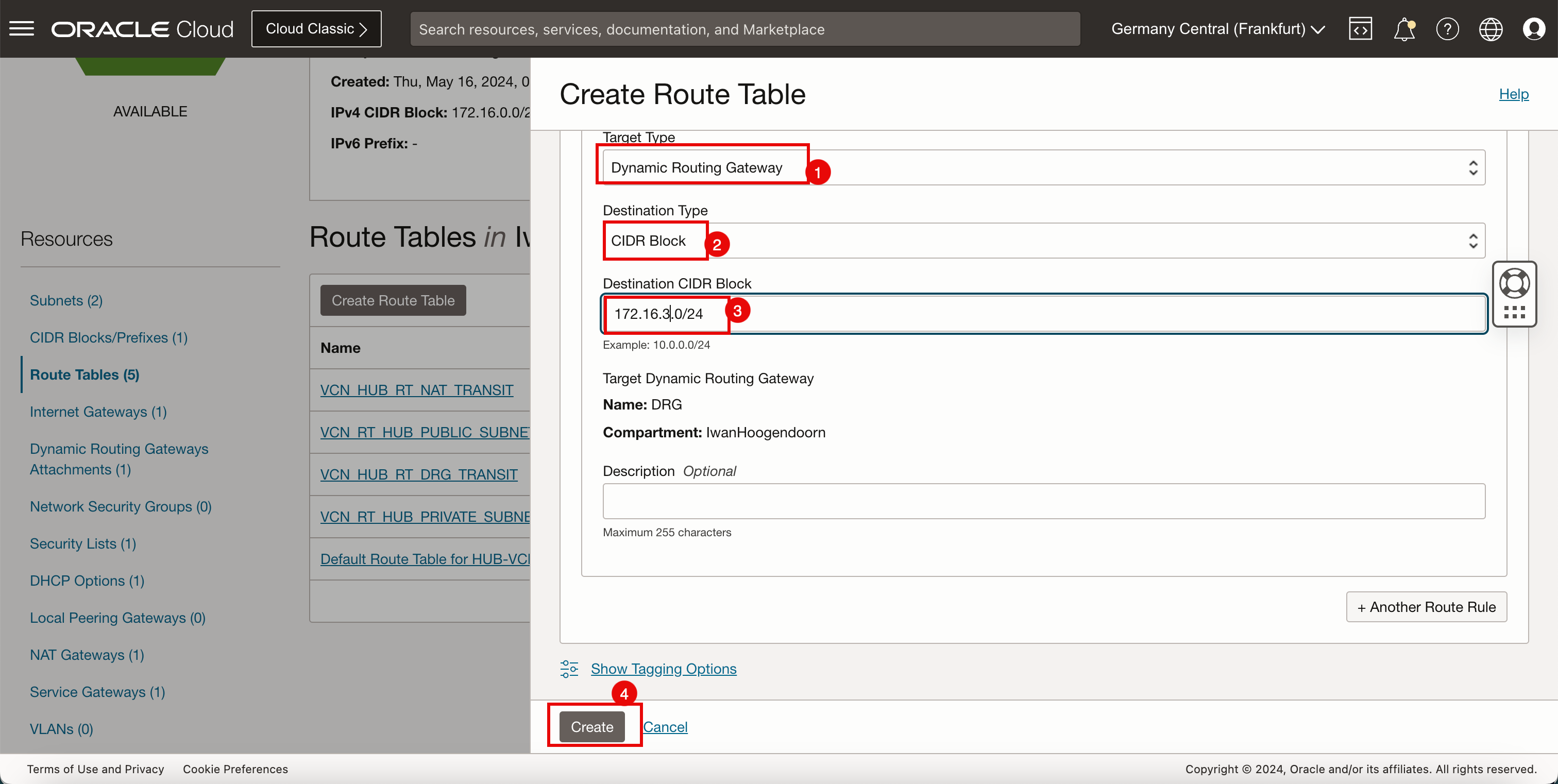

在 Hub VCN 中建立路由表 (

VCN_HUB_RT_SERVICE_TRANSIT)。目的地 目標類型 Target 路由類型 172.16.1.0/24 動態路由閘道 DRG 靜態 172.16.2.0/24 動態路由閘道 DRG 靜態 172.16.3.0/24 動態路由閘道 DRG 靜態 -

按一下建立路由表。

- 輸入公用子網路之新中樞 VCN 路由表的名稱。

- 按一下 + 另一個路由規則。

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.1.0/24。 - 按一下 + 另一個路由規則。

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.2.0/24。 - 按一下 + 另一個路由規則。

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取 CIDR 區塊。

- 在目的地 CIDR 區塊中,輸入

172.16.3.0/24。 - 按一下 + 另一個路由規則。

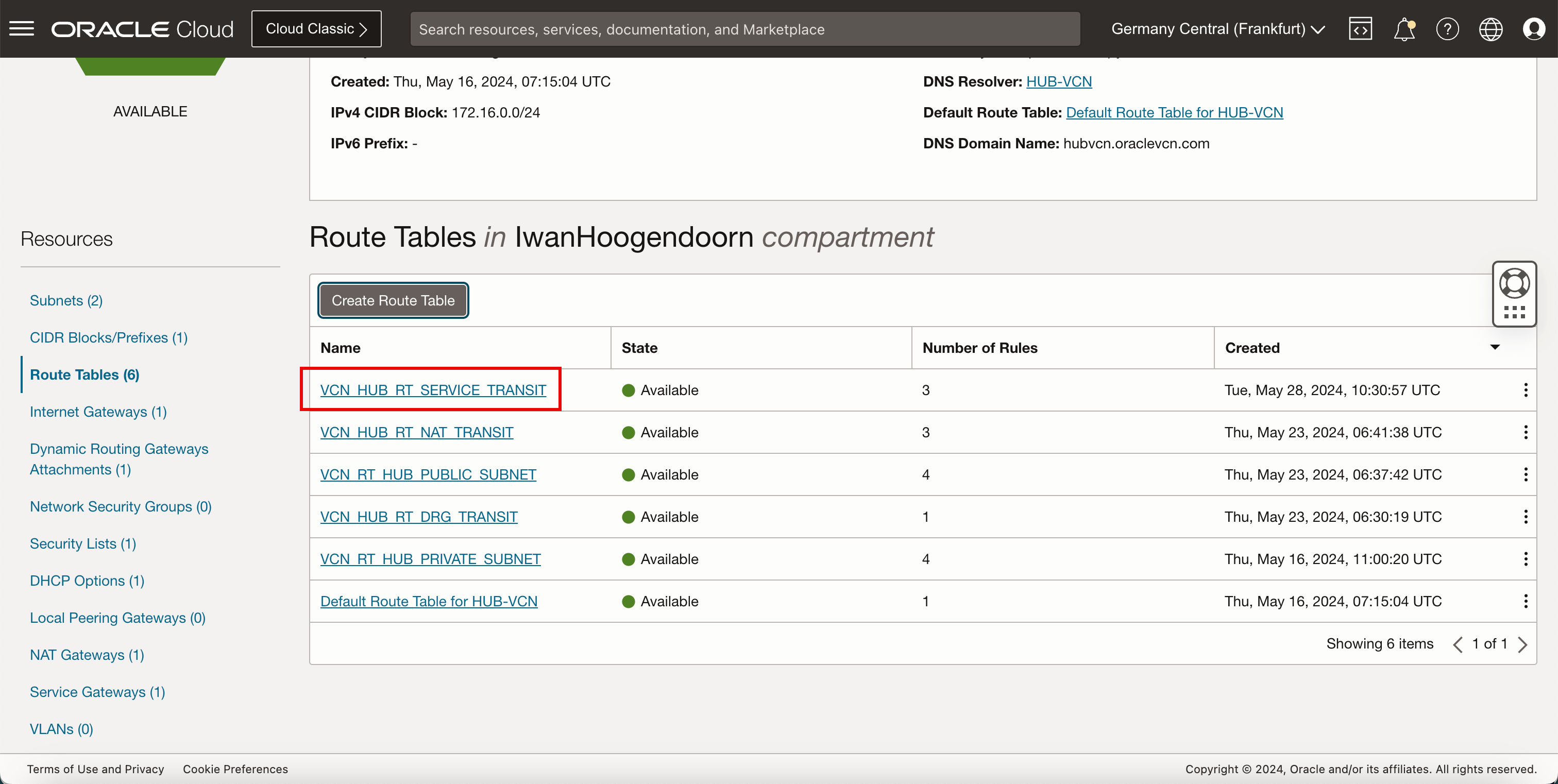

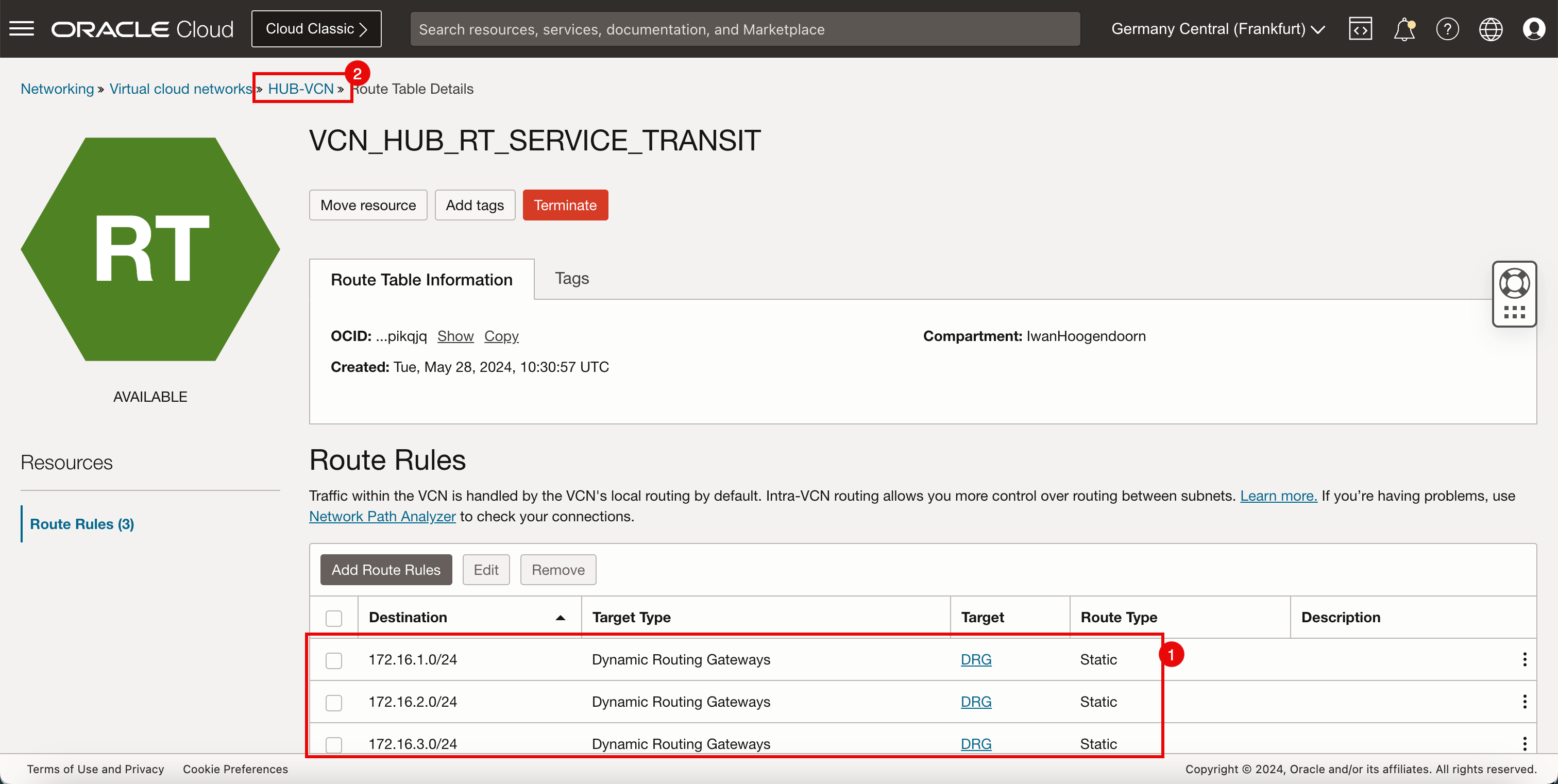

- 請注意,會建立服務閘道的路由表。按一下路由表名稱。

- 請注意服務閘道路由表的所有路由規則。

- 按一下 Hub VCN 以返回 Hub VCN 頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

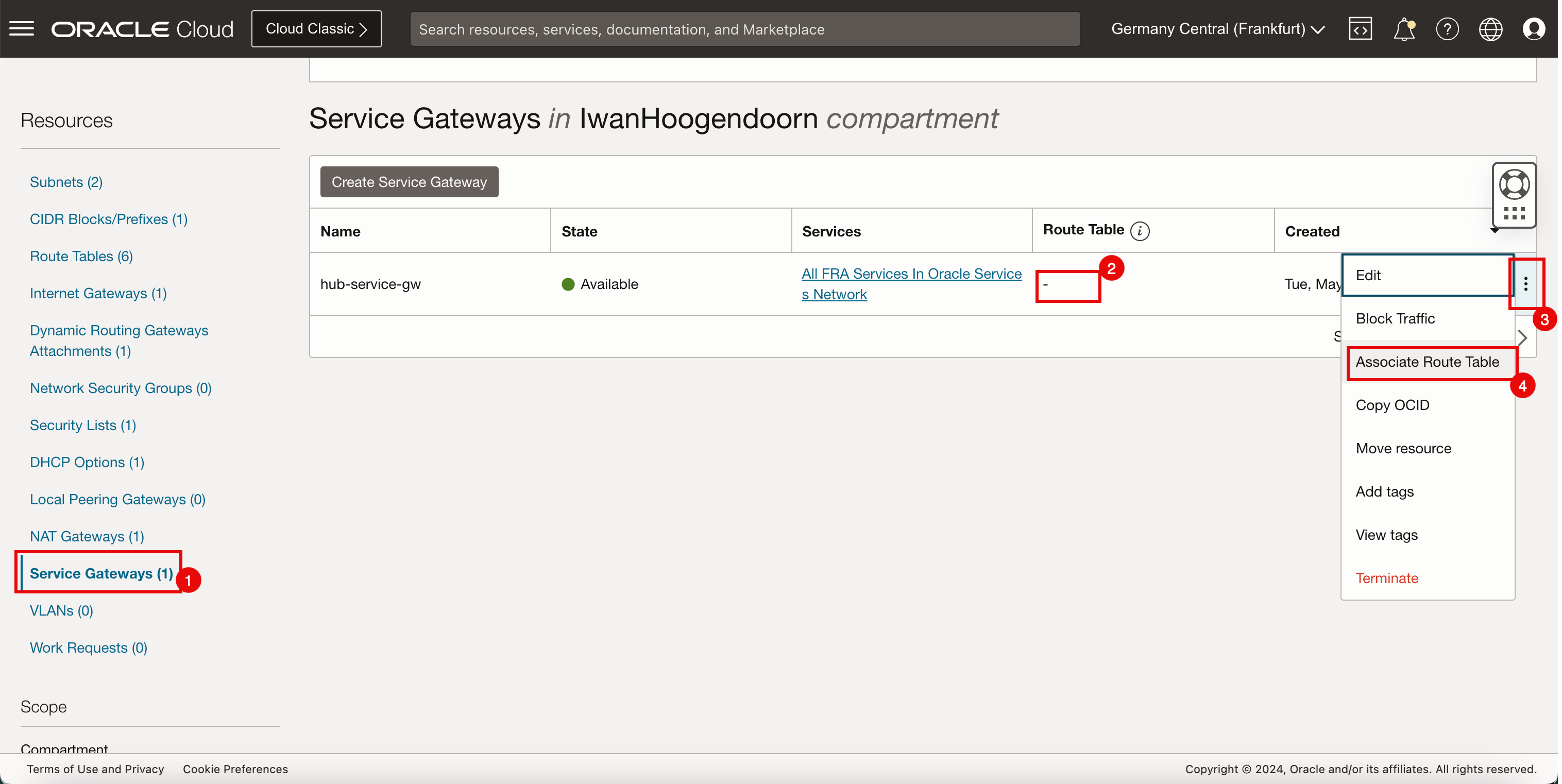

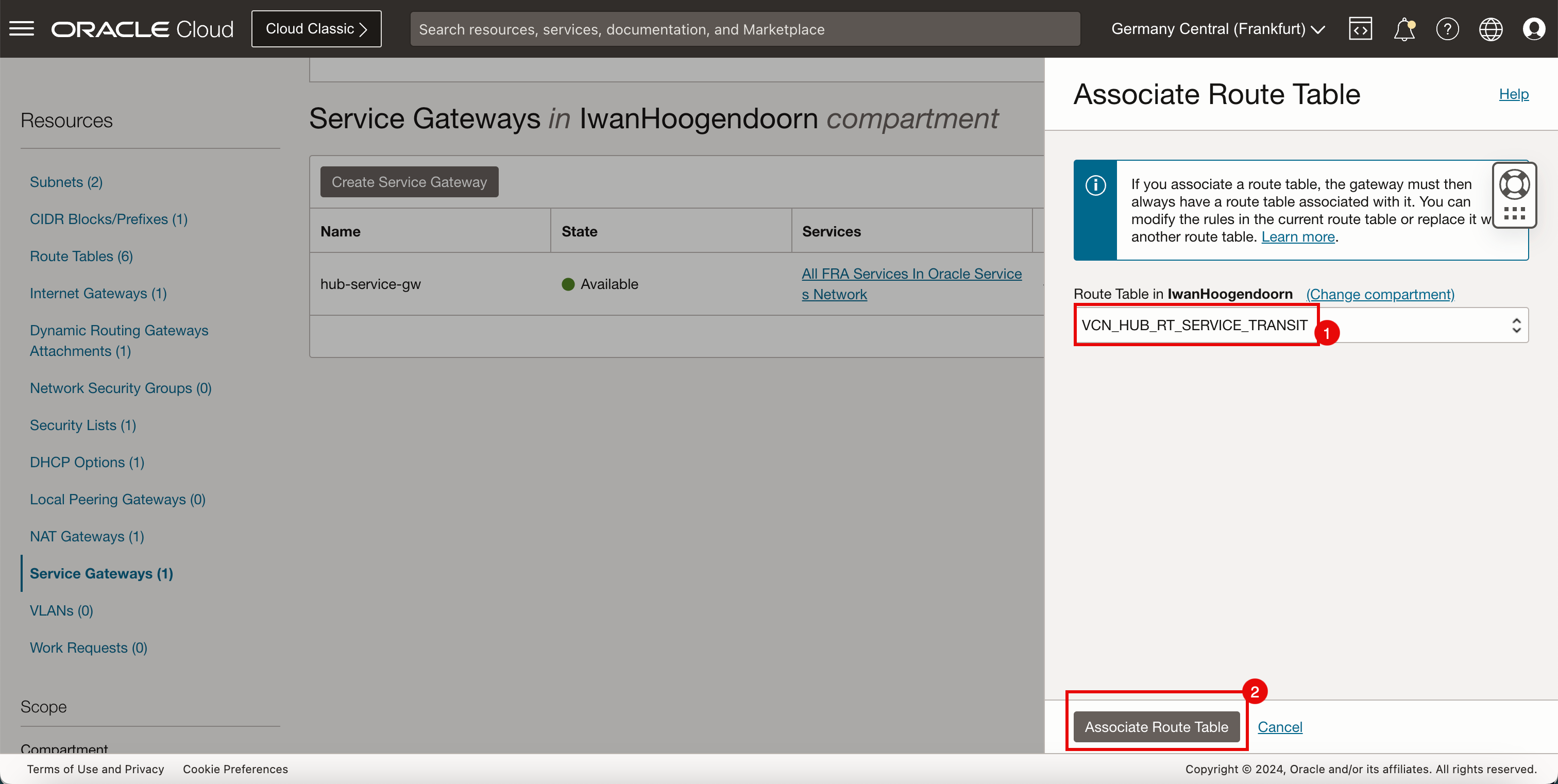

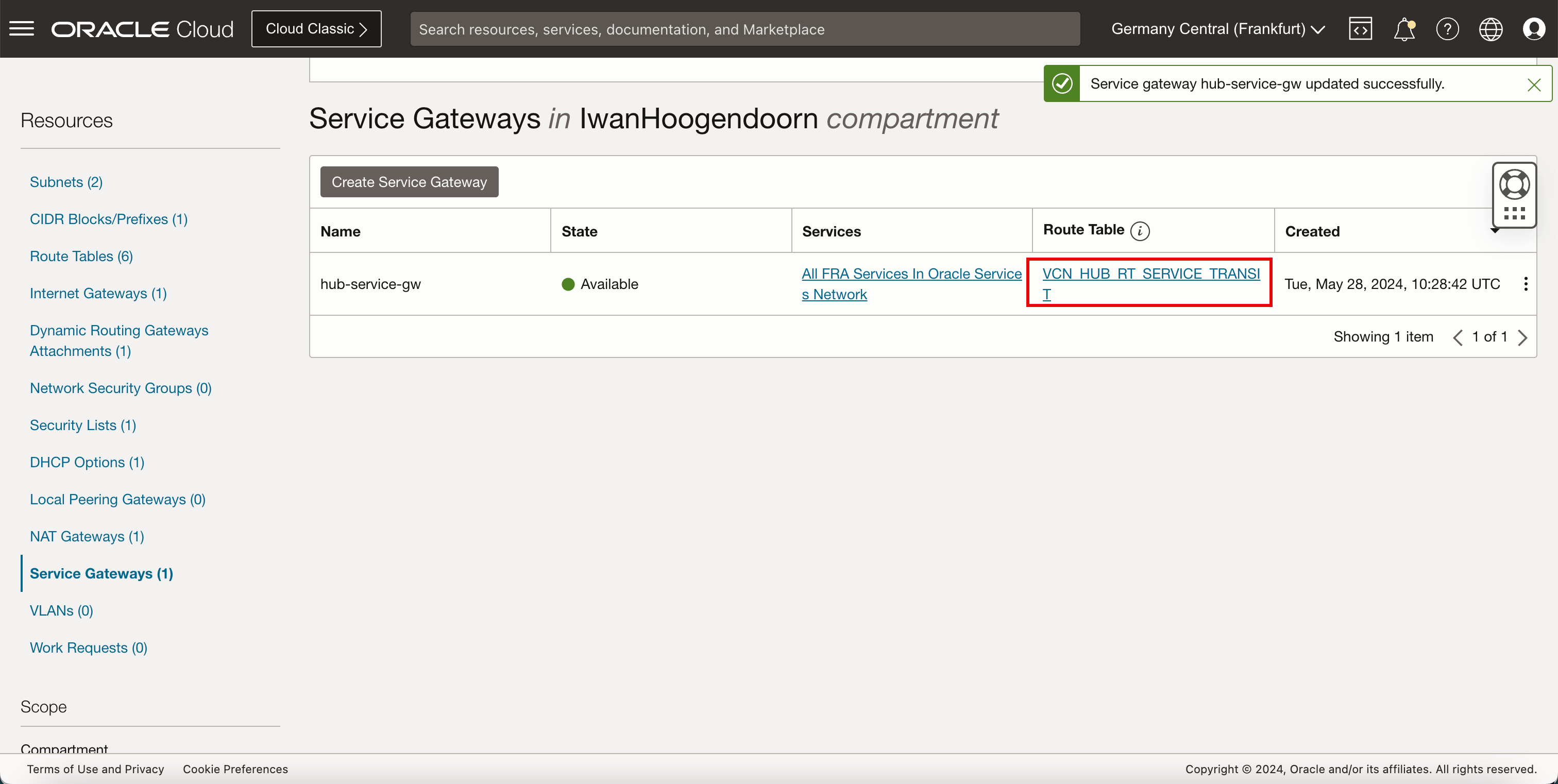

現在,我們有新的 VCN 路由表,需要將其與服務閘道建立關聯。

路由資訊:(

VCN_HUB_RT_SERVICE_TRANSIT) 此 VCN 路由表會將針對發言目的地的流量遞送至 DRG。- 按一下服務閘道。

- 請注意,服務閘道沒有任何關聯的路由表。

- 按一下三個點。

- 按一下關聯路由表。

- 選取先前建立的 VCN 路由表:

VCN_HUB_RT_SERVICE_TRANSIT。 - 按一下關聯路由表。

-

請注意,新的 VCN 路由表在服務閘道上為作用中。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

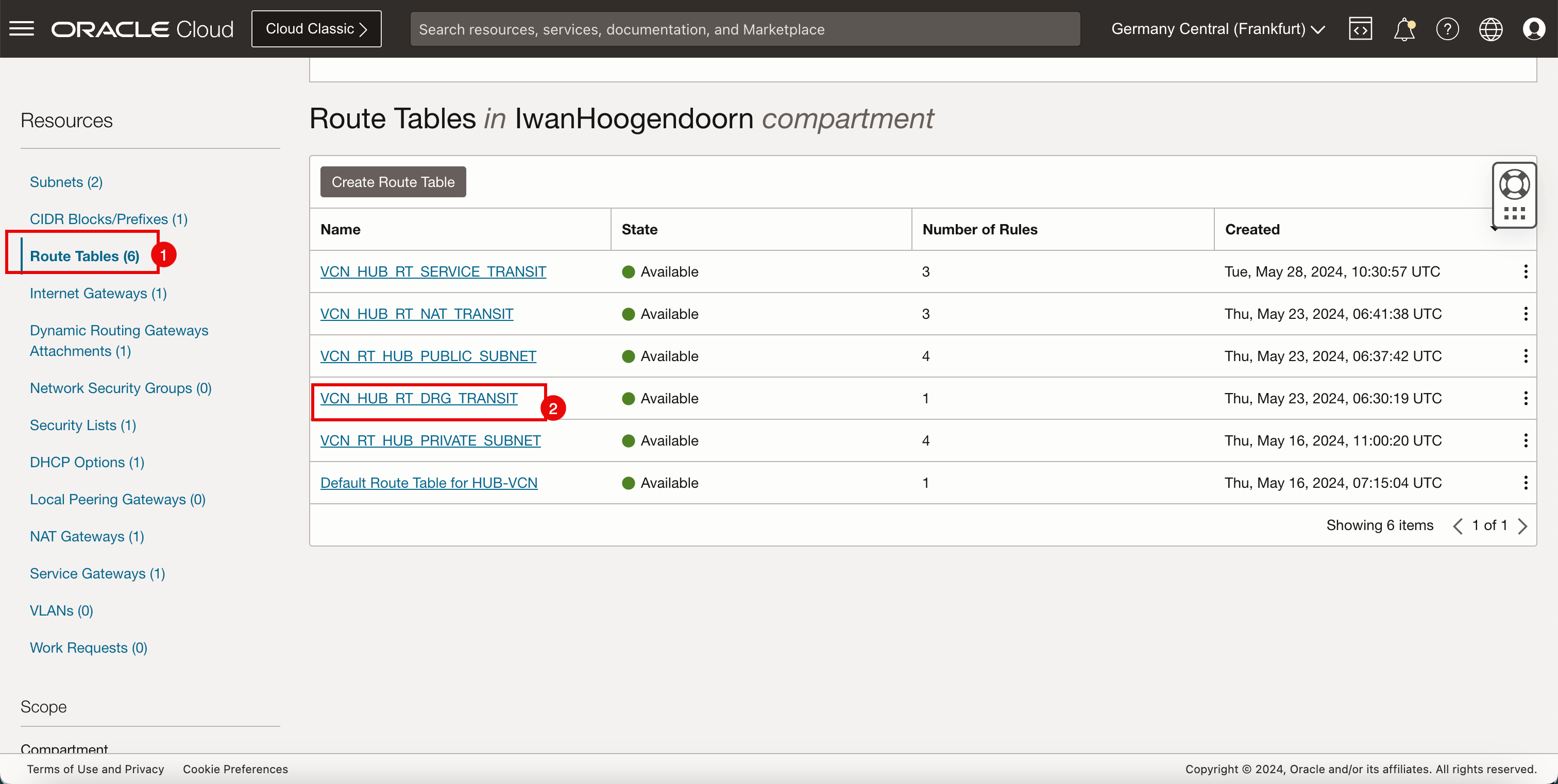

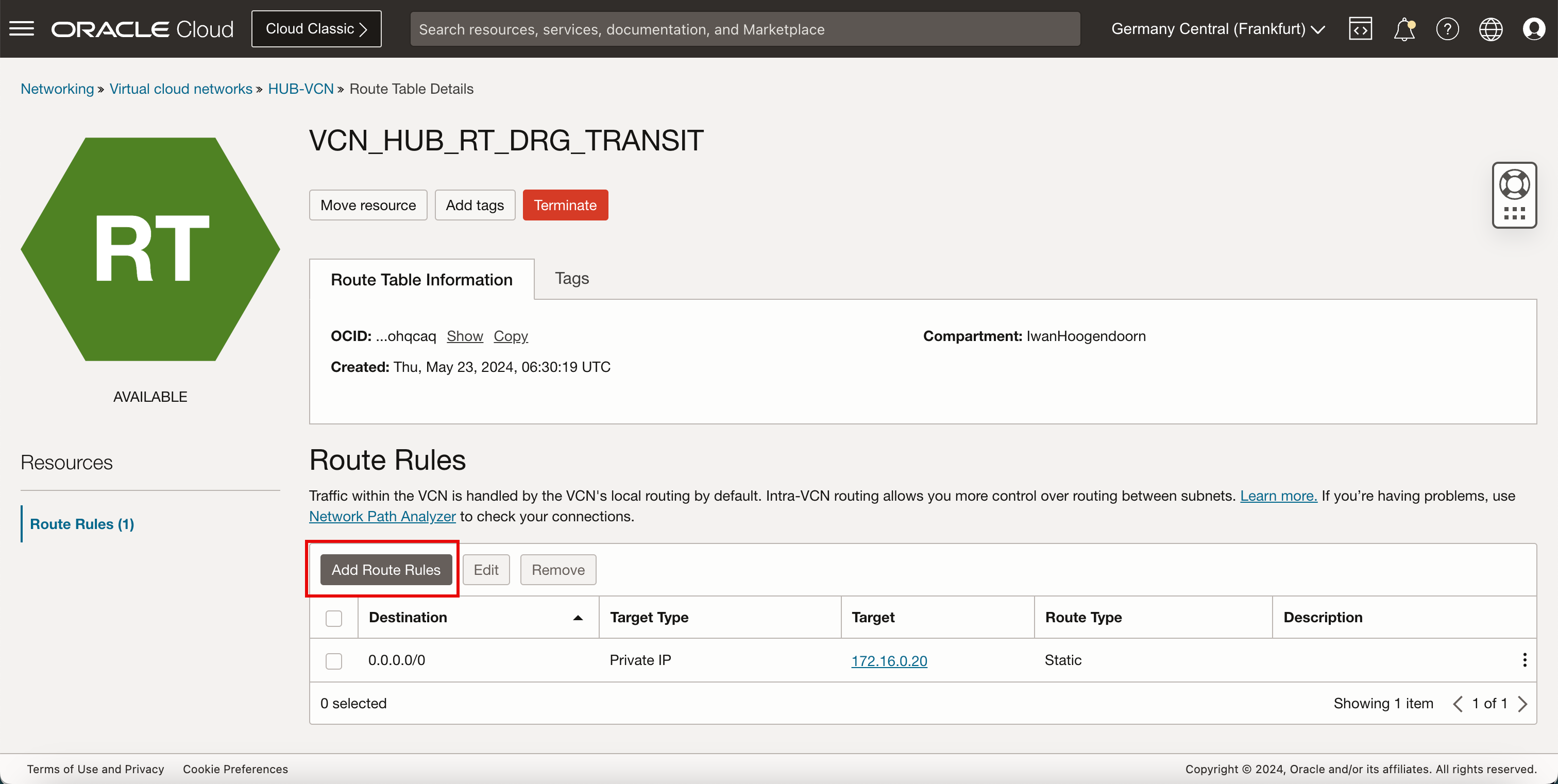

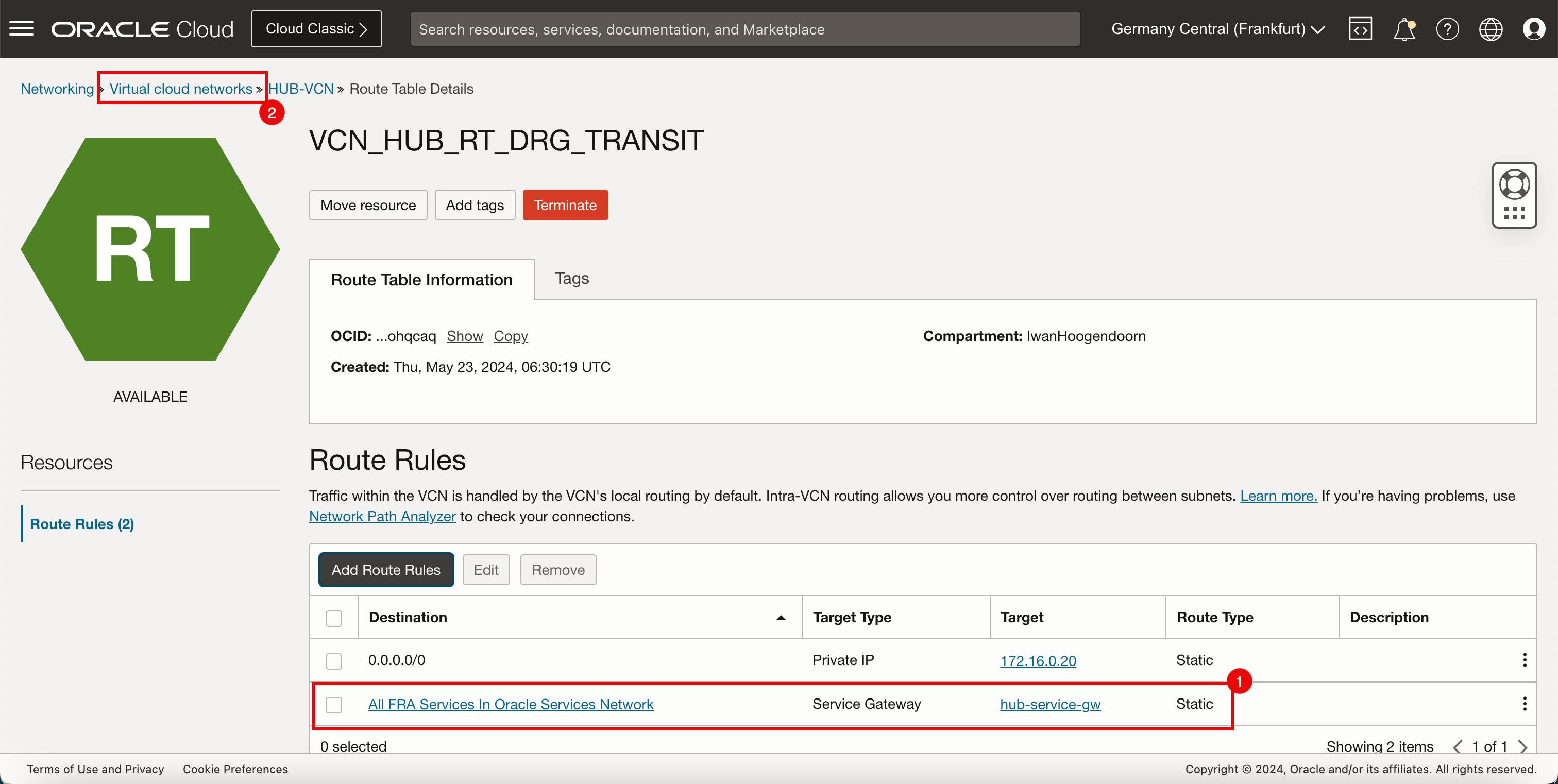

請確定 DRG 也將流量正確遞送至新的服務閘道,我們必須更新

VCN_HUB_RT_DRG_TRANSIT路由表。 -

更新 Hub VCN 中的路由表 (

VCN_HUB_RT_DRG_TRANSIT)。目的地 目標類型 Target 路由類型 0.0.0.0/0 專用 IP 172.16.0.20 (FW IP) 靜態 Oracle Services Network 中的所有 FRA 服務 服務閘道 中樞 - 服務 -gw 靜態 - 按一下路由表。

- 選取

VCN_HUB_RT_DRG_TRANSIT路由表。

-

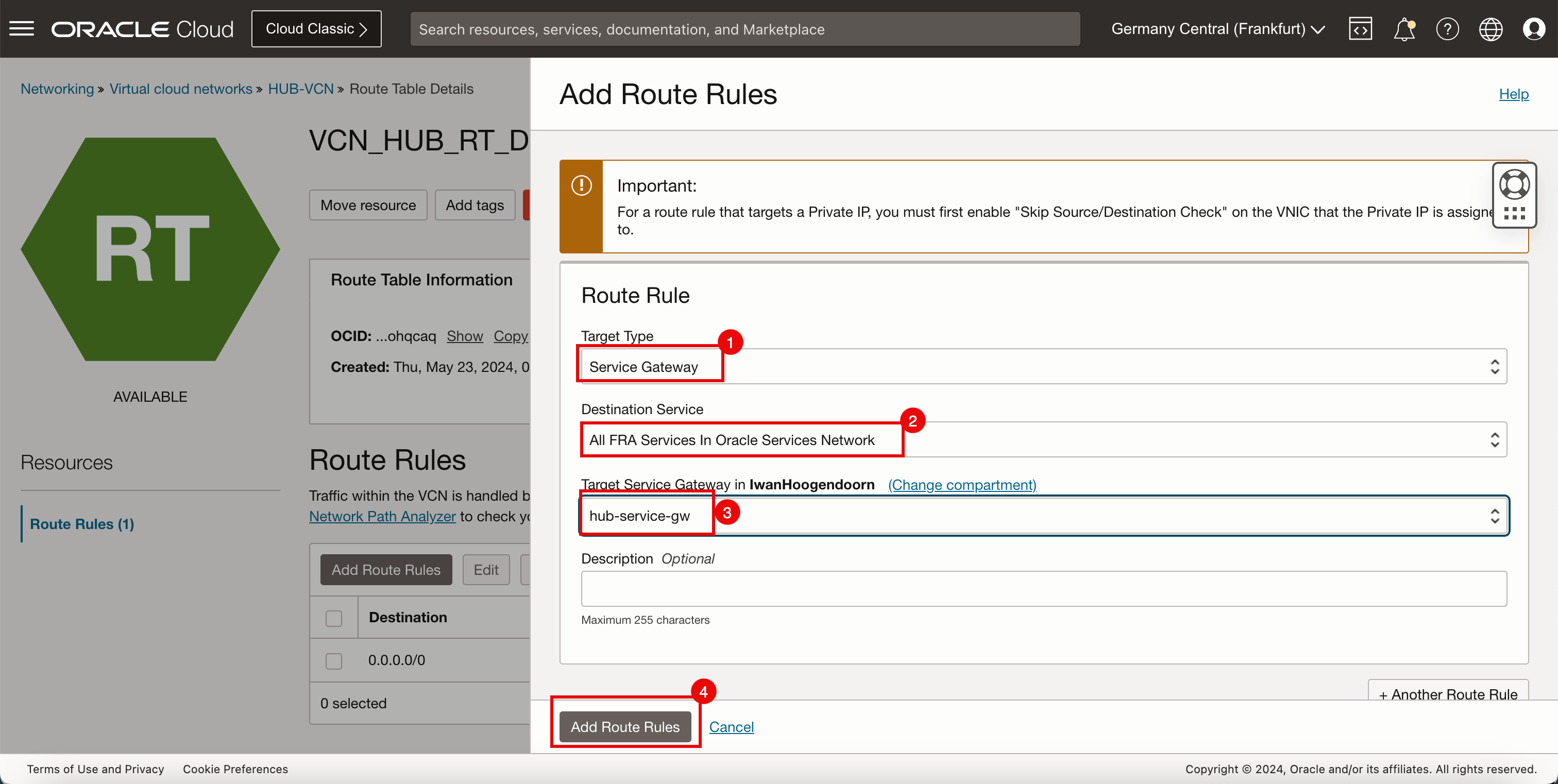

按一下新增路由規則。

- 在目標類型中,選取服務閘道。

- 在目的地服務中,選取Oracle Services Network 中的所有服務。

- 選取上面建立的服務閘道。

- 按一下新增路由規則。

- 請注意我們剛才建立的新路線規則。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

請確定軸輻 VCN 也會將流量正確遞送至新的服務閘道,我們必須更新預設網輻 VCN 路由表。

-

更新支點 VCN A 中的預設 VCN 路由表。

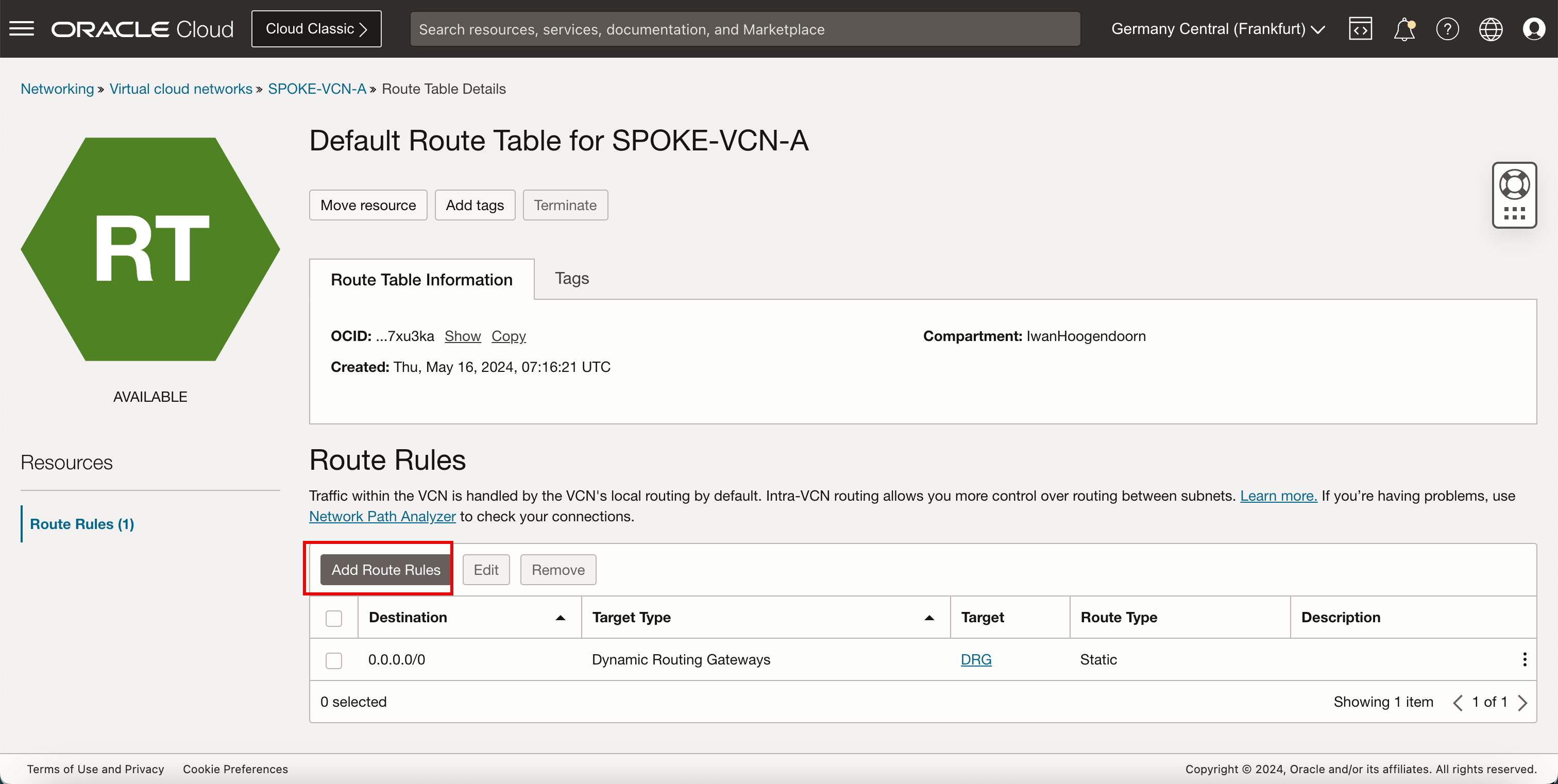

目的地 目標類型 Target 路由類型 0.0.0.0/0 動態路由閘道 DRG 靜態 Oracle Services Network 中的所有 FRA 服務 動態路由閘道 DRG 靜態 -

按一下呼叫 VCN 。

- 按一下路由表。

- 按一下 SPOKE-VCN-A 的預設路由表。

-

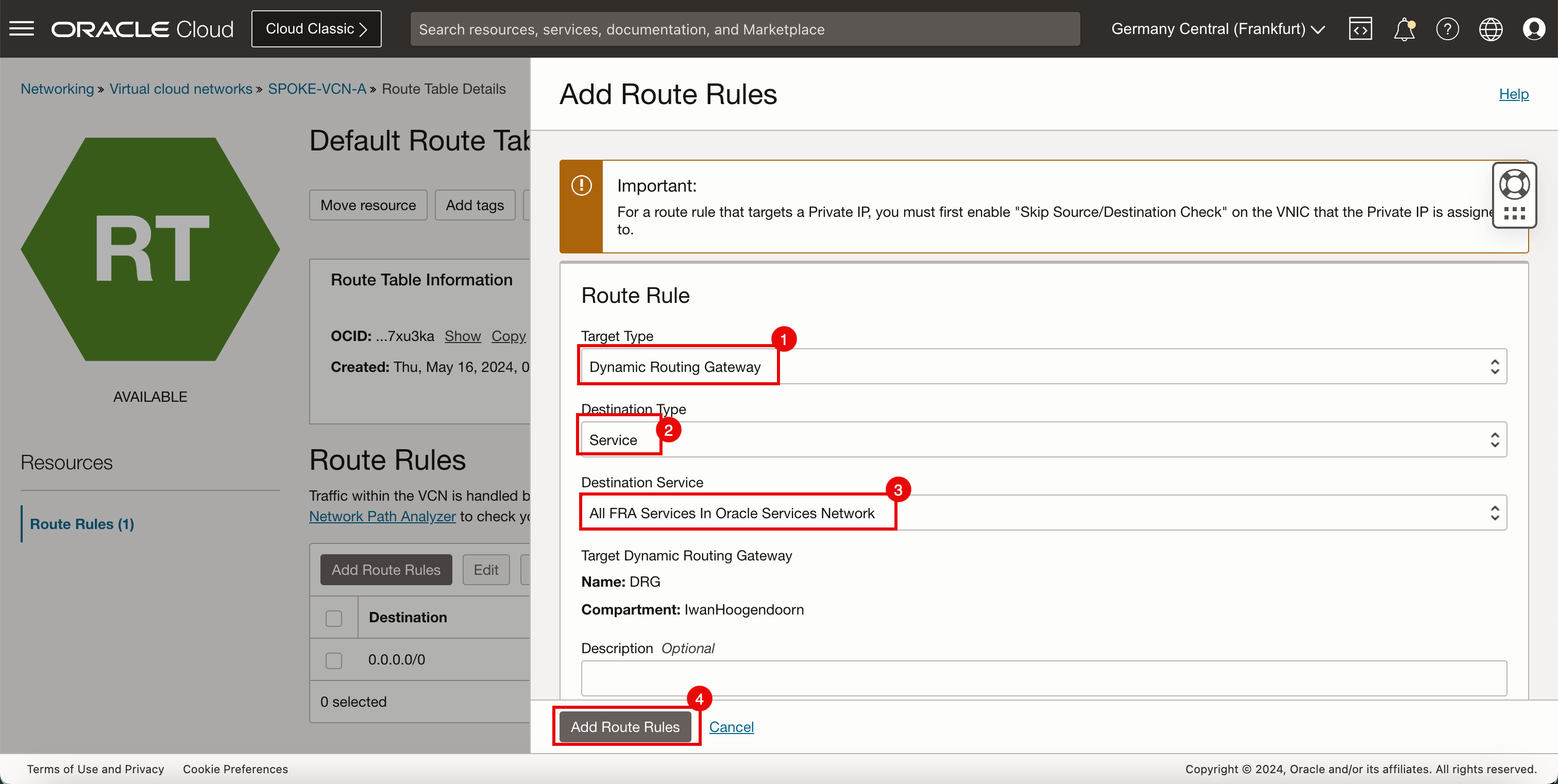

按一下新增路由規則。

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取服務。

- 在目的地服務中,選取Oracle Services Network 中的所有服務。

- 按一下新增路由規則。

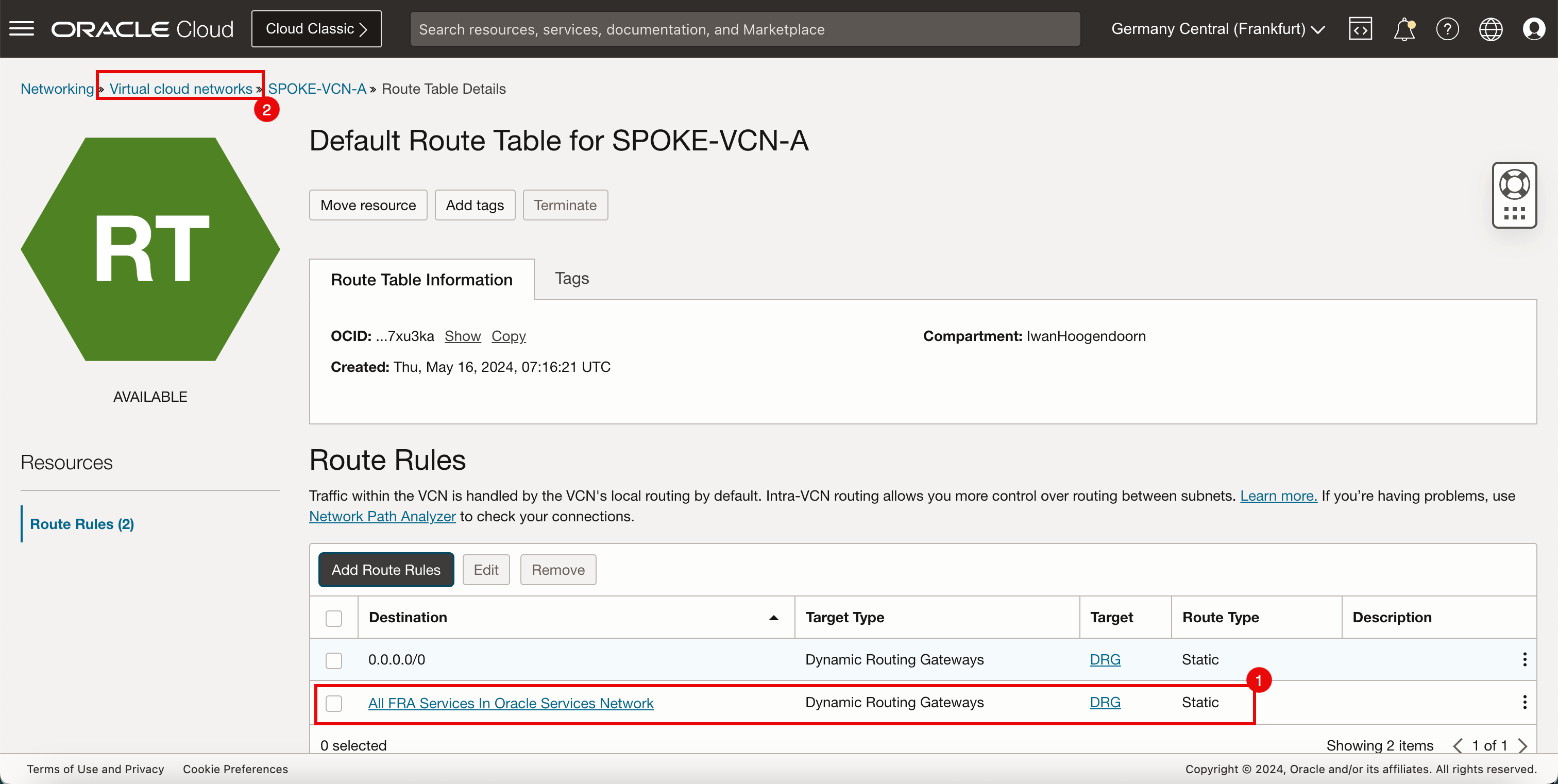

- 請注意,OCI 服務路由現在已新增至支點 VCN A 的預設路由表。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

更新網幅 VCN B 中的預設 VCN 路由表。

目的地 目標類型 Target 路由類型 0.0.0.0/0 動態路由閘道 DRG 靜態 Oracle Services Network 中的所有 FRA 服務 動態路由閘道 DRG 靜態 -

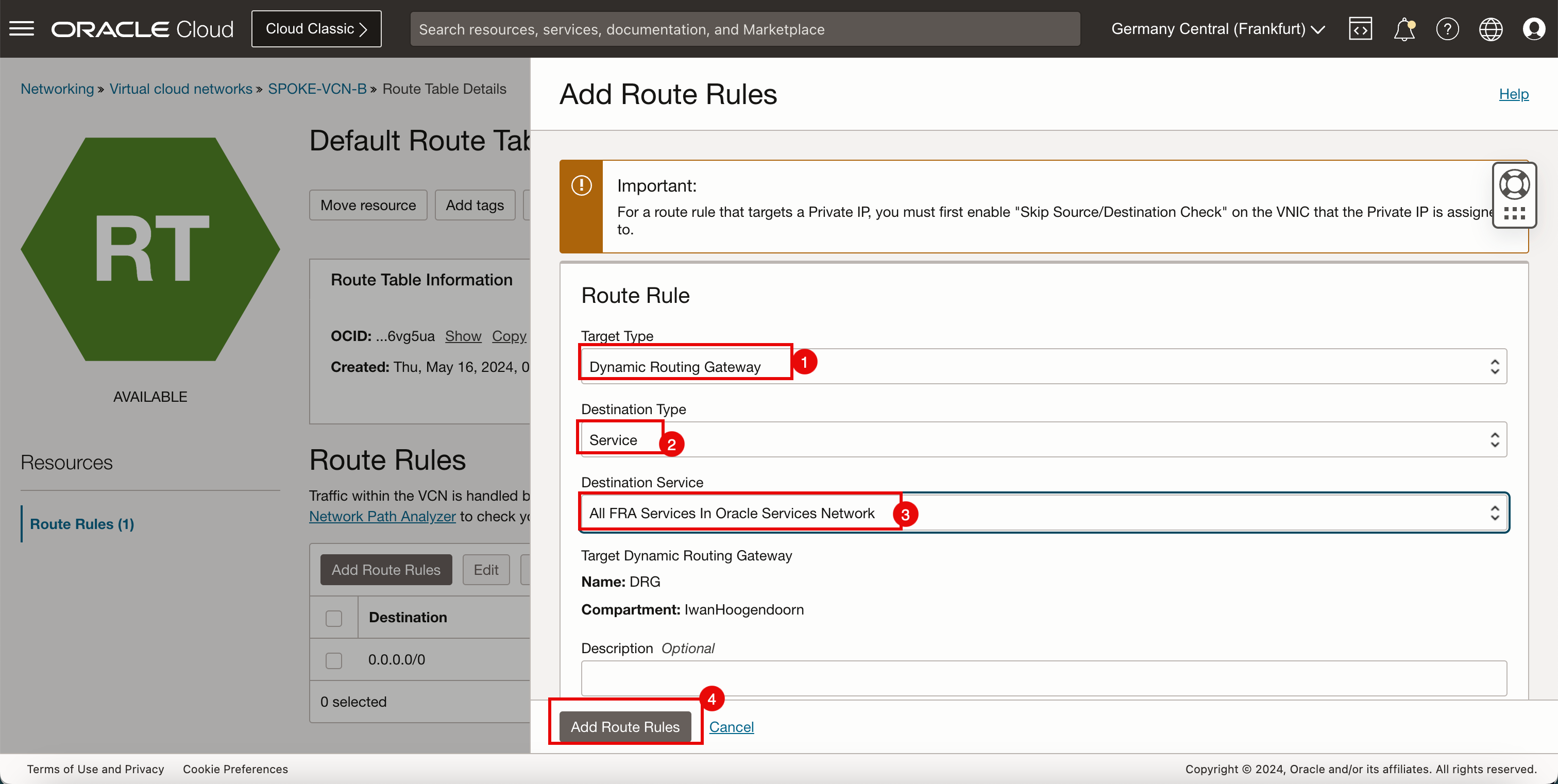

按一下軸輻 B VCN 。

- 按一下路由表。

- 按一下 SPOKE-VCN-B 的預設路由表。

-

按一下新增路由規則。

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取服務。

- 在目的地服務中,選取Oracle Services Network 中的所有服務。

- 按一下新增路由規則。

- 請注意,OCI 服務路由現在已新增至分支 VCN B 的預設路由表。

- 按一下虛擬雲端網路即可返回 VCN 頁面。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

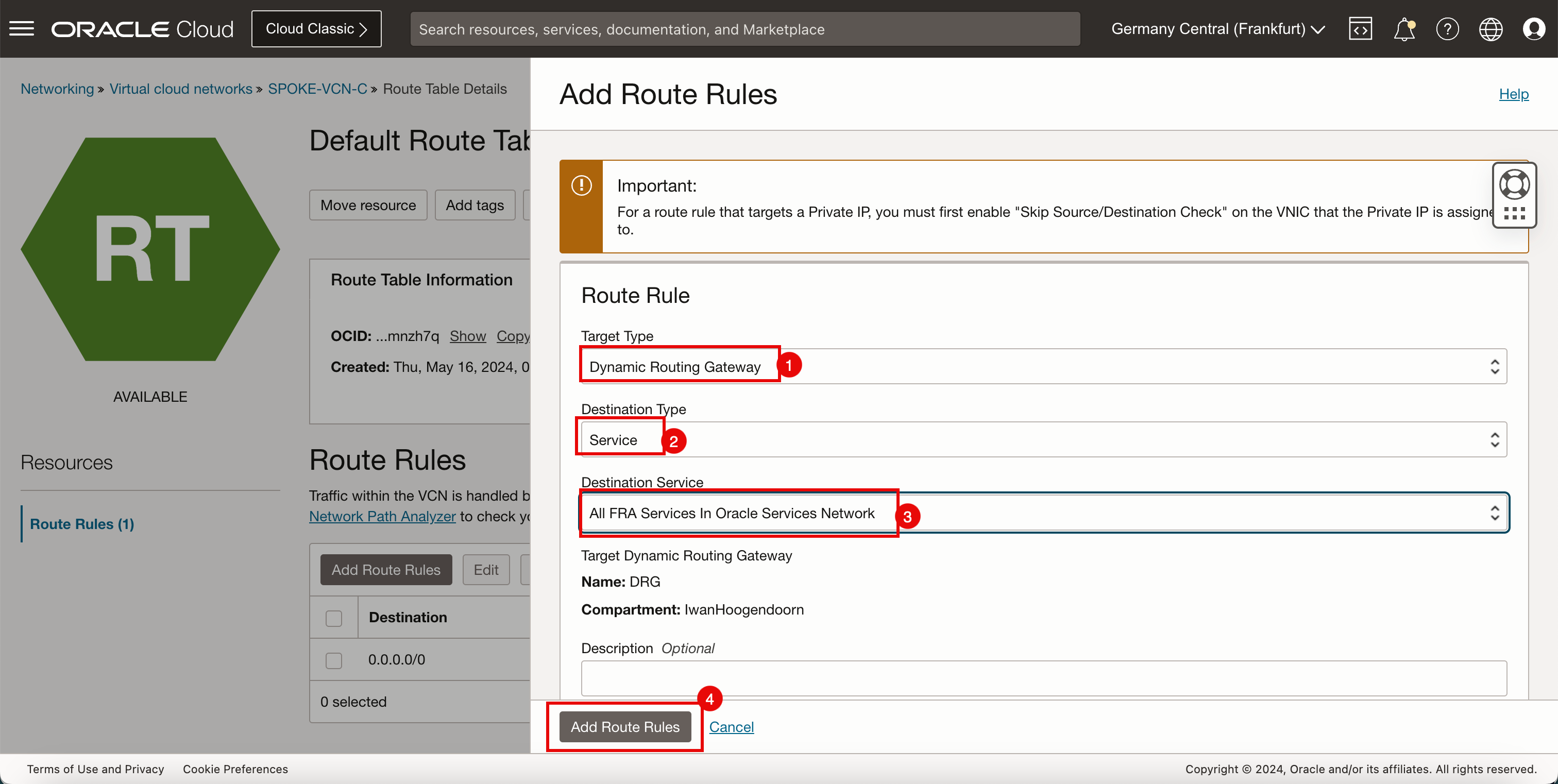

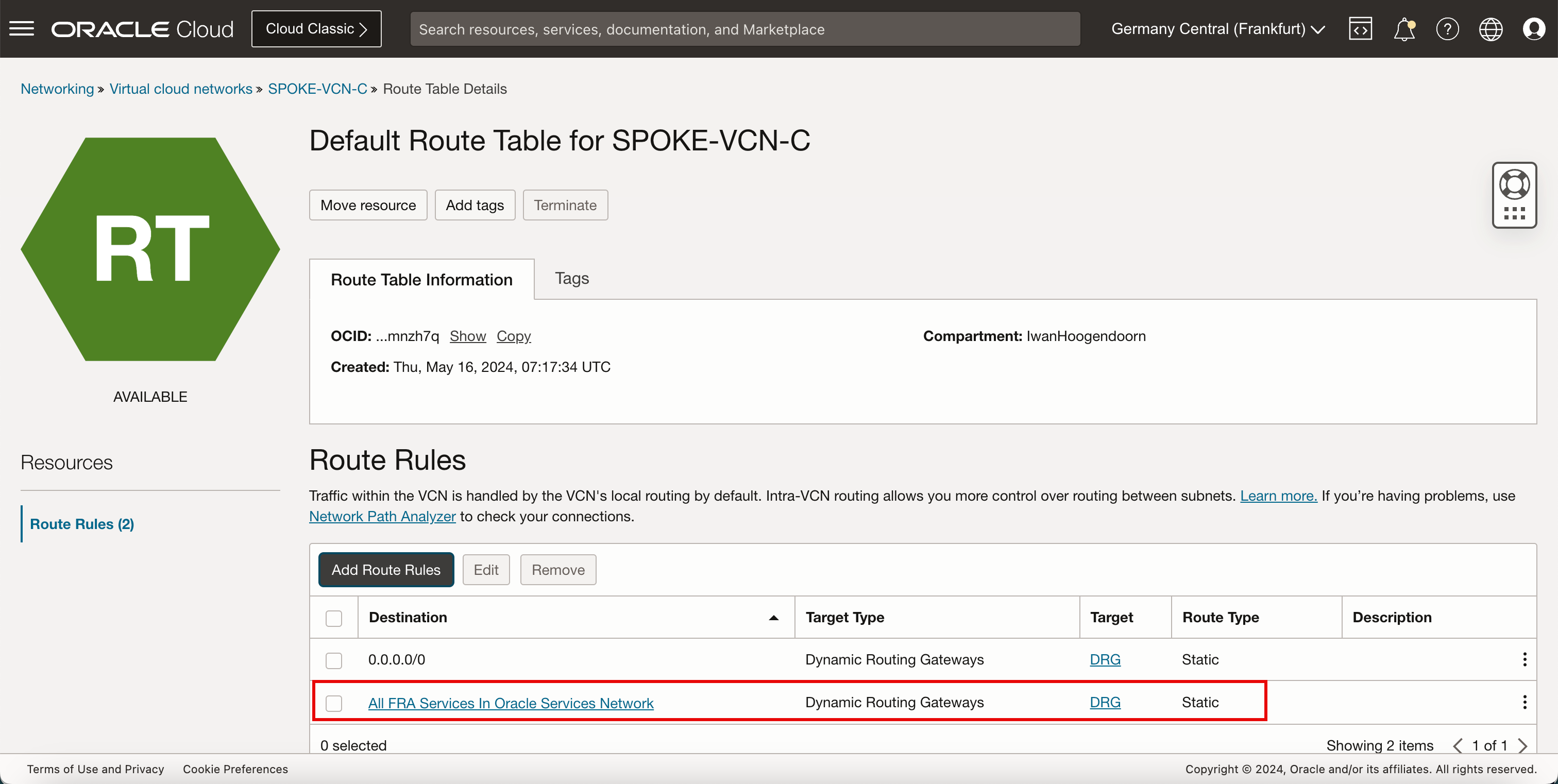

更新網幅 VCN C 中的預設 VCN 路由表。

目的地 目標類型 Target 路由類型 0.0.0.0/0 動態路由閘道 DRG 靜態 Oracle Services Network 中的所有 FRA 服務 動態路由閘道 DRG 靜態 -

按一下軸輻 C VCN 。

- 按一下路由表。

- 按一下 SPOKE-VCN-C 的預設路由表。

-

按一下新增路由規則。

- 在目標類型中,選取動態路由閘道。

- 在目的地類型中,選取服務。

- 在目的地服務中,選取Oracle Services Network 中的所有服務。

- 按一下新增路由規則。

-

請注意,OCI 服務路由現在已新增至分支 VCN C 的預設路由表。

-

下圖說明到目前為止所建立項目的視覺表示法。

-

由於我們的 (服務) 路由組態:

- 流量將會傳送至 DRG。

- DRG 接著會將流量遞送至服務閘道。

-

而且,服務閘道會將流量遞送至 OCI 服務網路。

注意:我們的服務網路流量不會透過 pfSense 防火牆遞送,因為 OCI 服務網路仍然是安全路徑。

-

讓我們在網輻 VCN A 執行處理上再次安裝 Telnet 應用程式。

- 執行

sudo dnf install telnet命令,將 Telnet 安裝在支點 VCN A 執行處理中。 - 在確定中,輸入 Y 。

- 請注意,安裝完整!

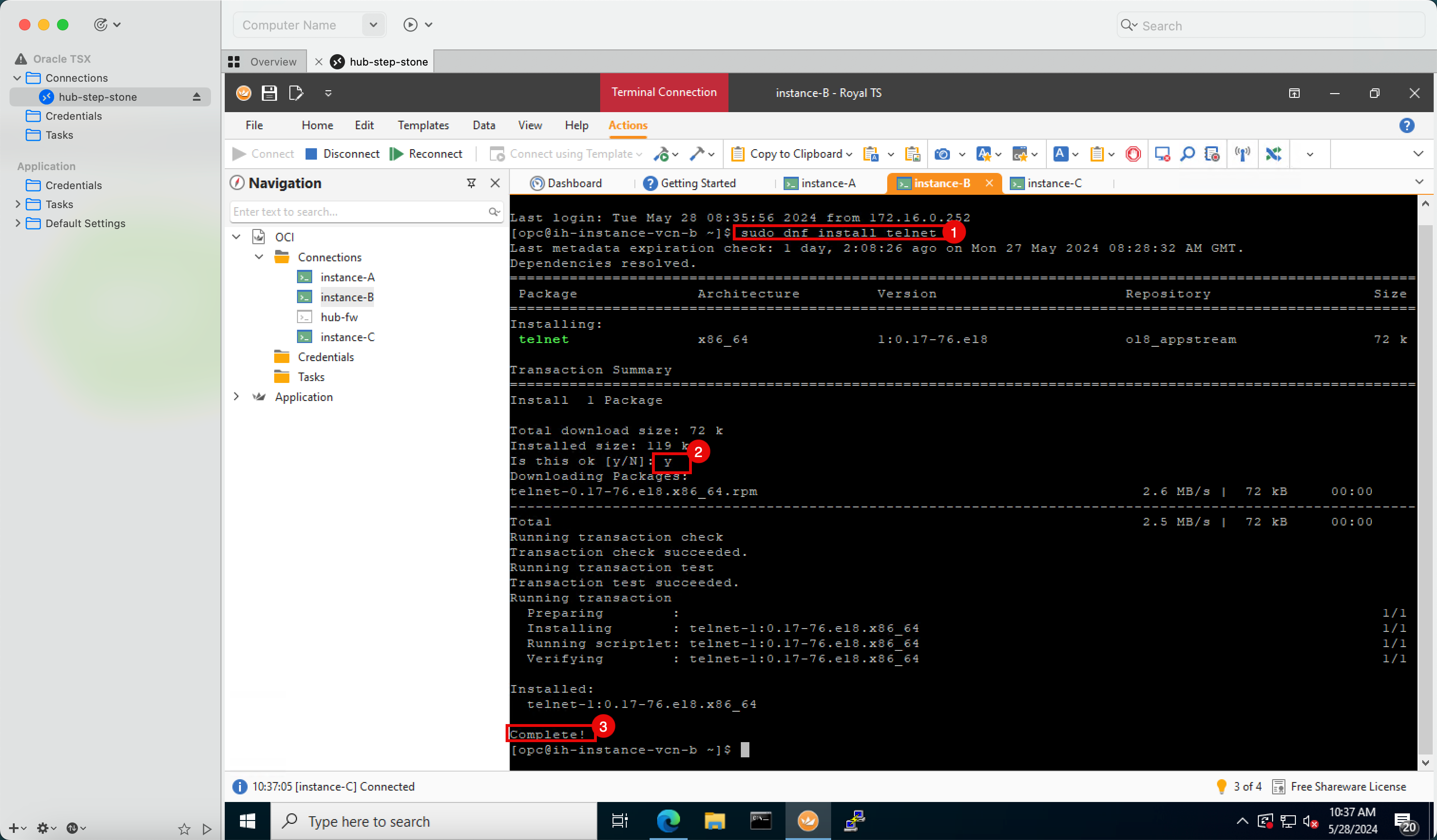

- 執行

sudo dnf install telnet命令,將 Telnet 安裝在支點 VCN B 執行處理中。 - 在確定中,輸入 Y 。

- 請注意,安裝完整!

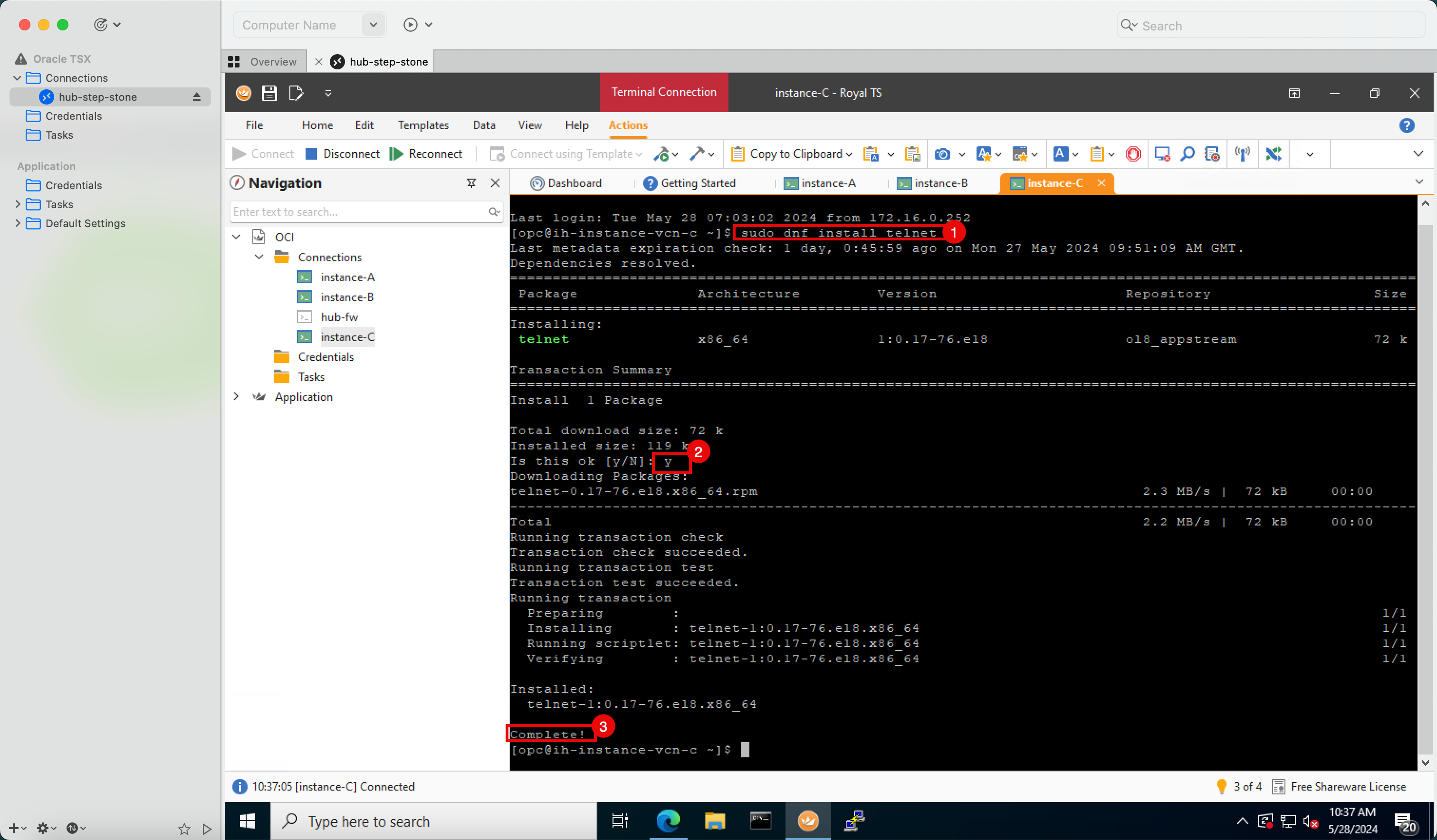

- 執行

sudo dnf install telnet命令,將 Telnet 安裝在支點 VCN C 執行處理中。 - 在確定中,輸入 Y 。

- 請注意,安裝完整!

- 執行

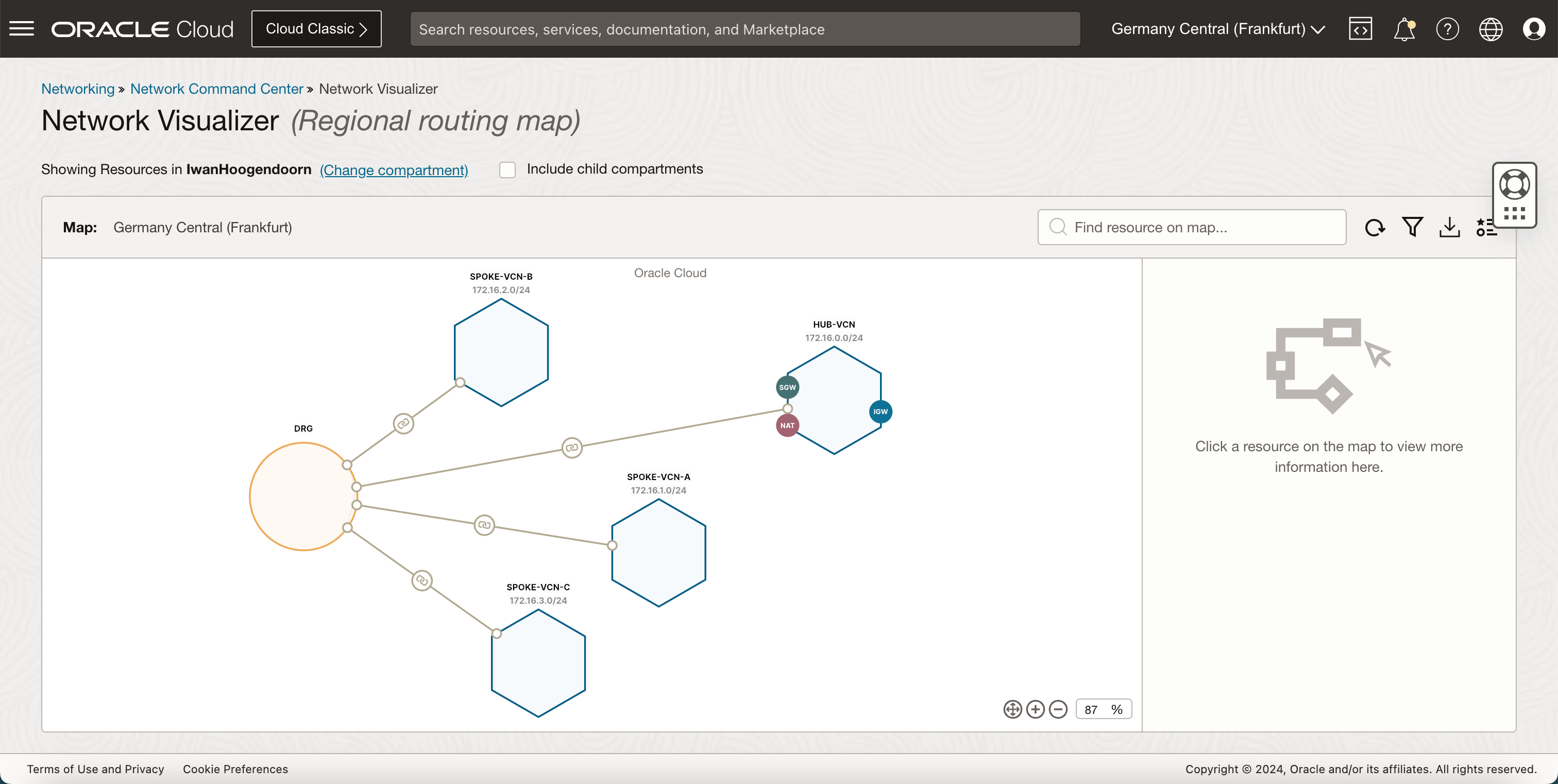

Network Visualizer

您可以使用「網路視覺化程式」工具來取得中樞的圖形檢視,並使用 DRG 軸輻 VCN。

認可

-

作者 - Iwan Hoogendoorn (OCI 網路專家)

-

貢獻者 - Anas Abdallah (OCI 網路專家)

其他學習資源

瀏覽 docs.oracle.com/learn 的其他實驗室,或前往 Oracle Learning YouTube 頻道存取更多免費學習內容。此外,請造訪 education.oracle.com/learning-explorer 以成為 Oracle Learning Explorer。

如需產品文件,請造訪 Oracle Help Center 。

Route Hub and Spoke VCN with pfSense Firewall in the Hub VCN

G10017-01

June 2024