附註:

- 此教學課程需要存取 Oracle Cloud。若要註冊免費帳戶,請參閱開始使用 Oracle Cloud Infrastructure Free Tier 。

- 它使用 Oracle Cloud Infrastructure 憑證、租用戶及區間的範例值。完成實驗室時,請將這些值取代為您雲端環境特有的值。

使用具備 Hub 和 Spoke VCN 路由架構的 IPSec VPN 將內部部署連線至 OCI

簡介

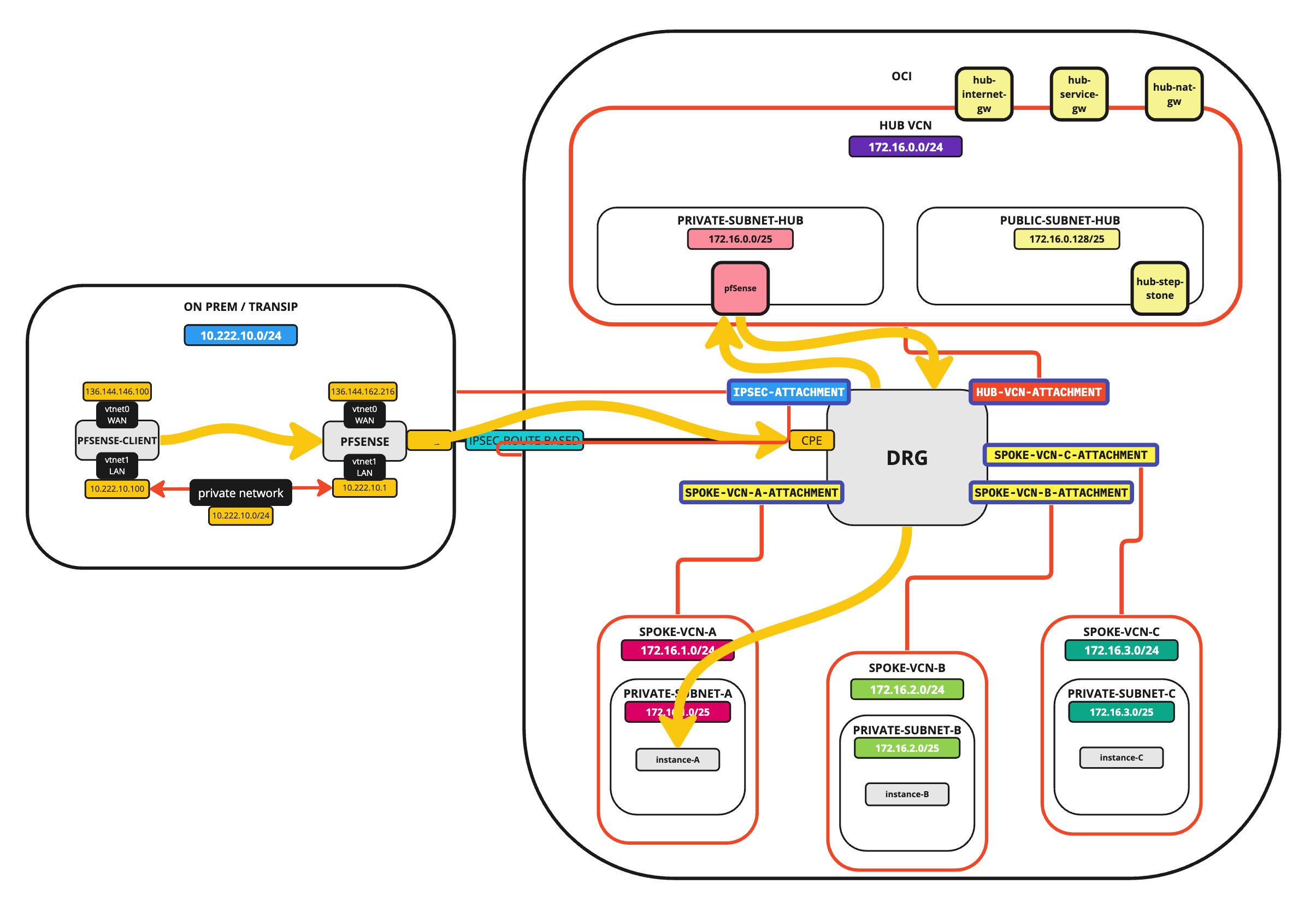

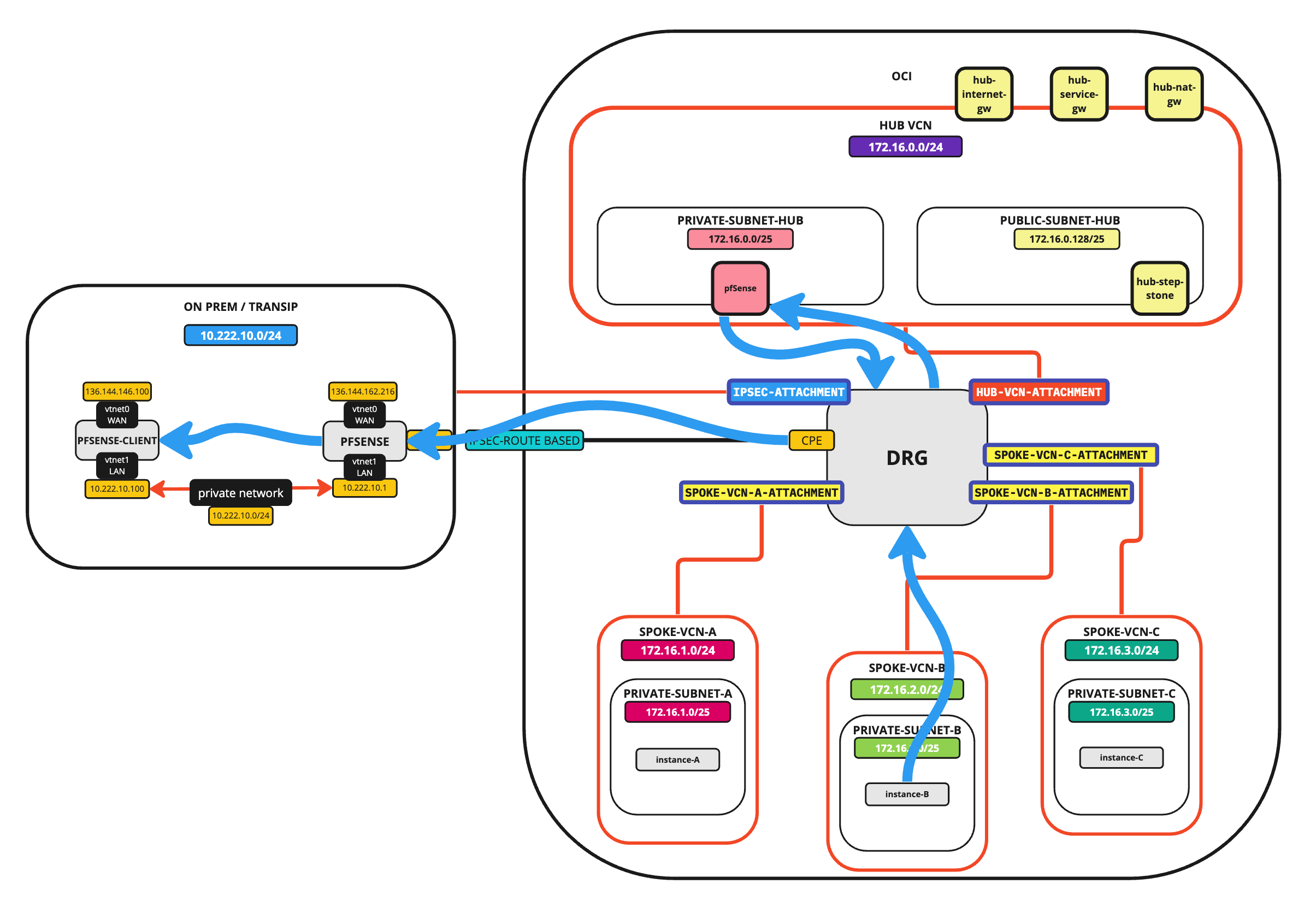

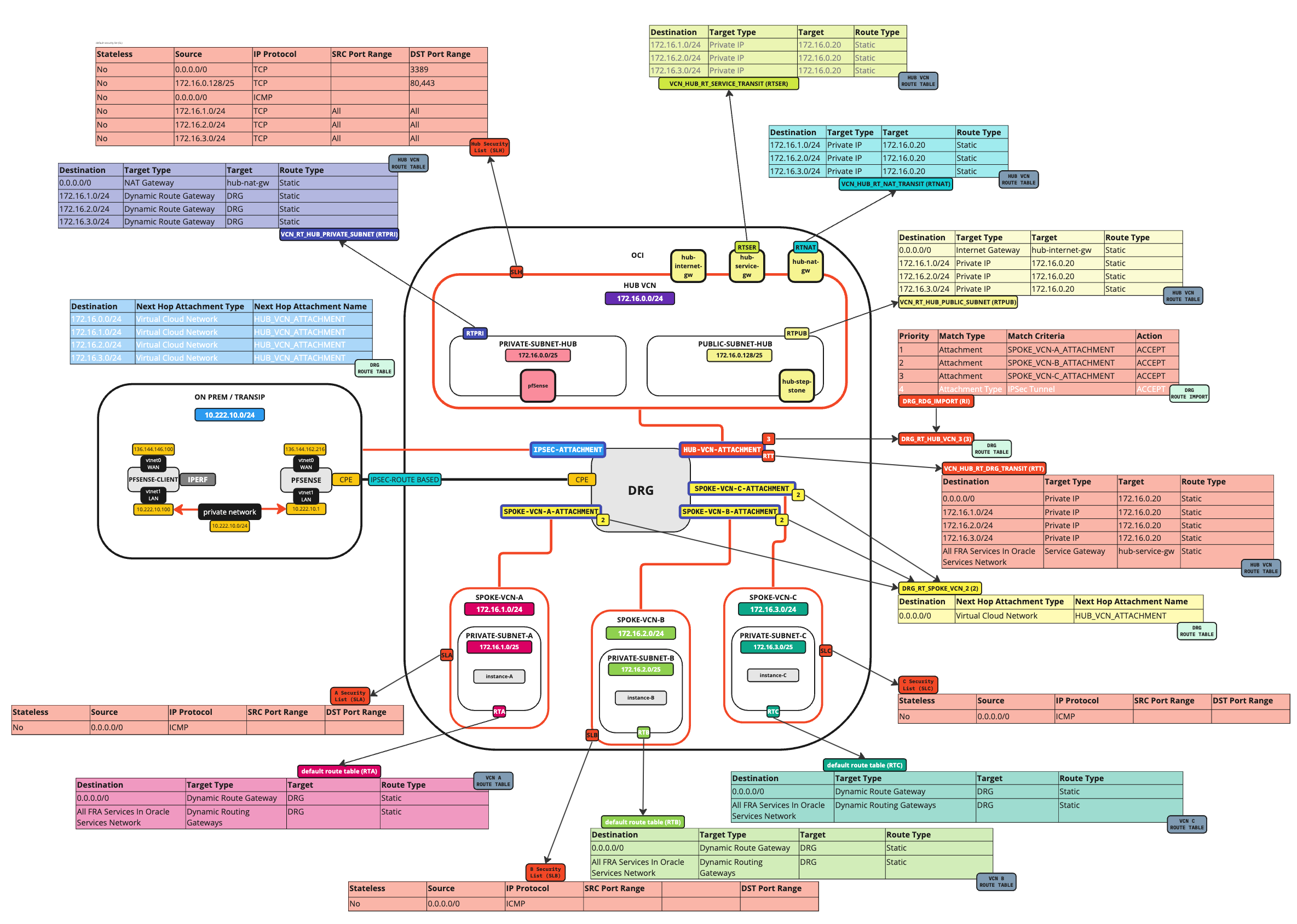

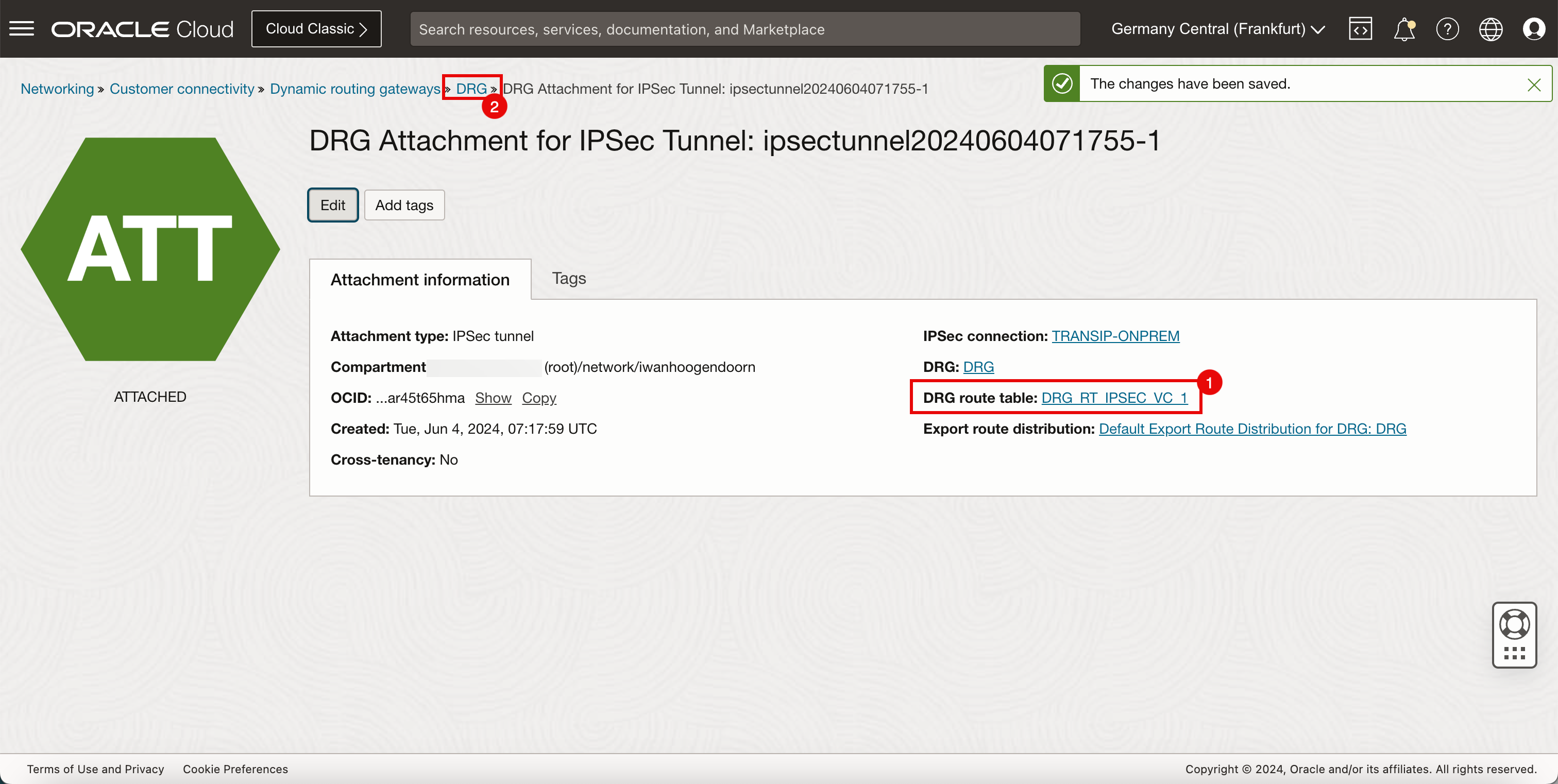

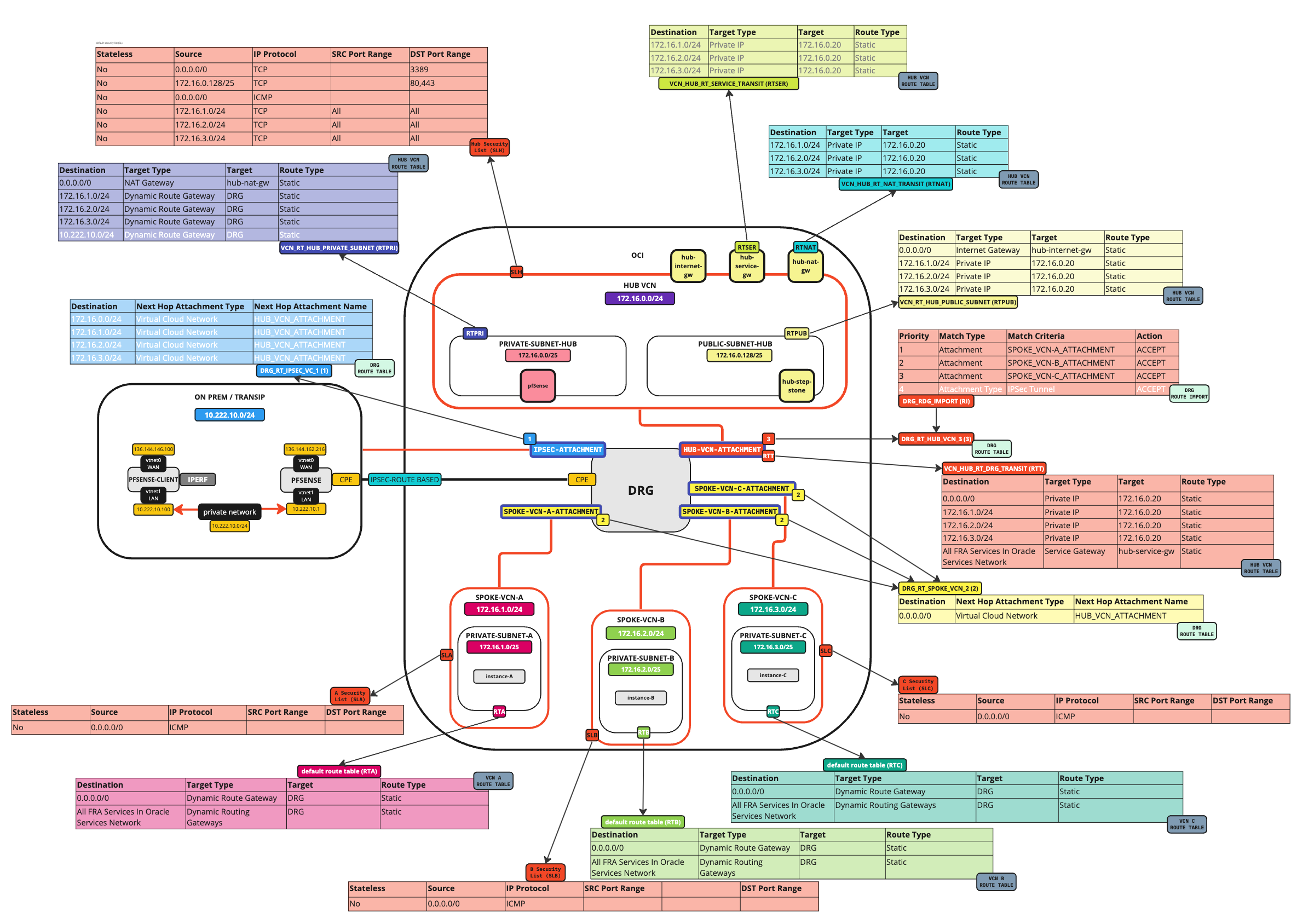

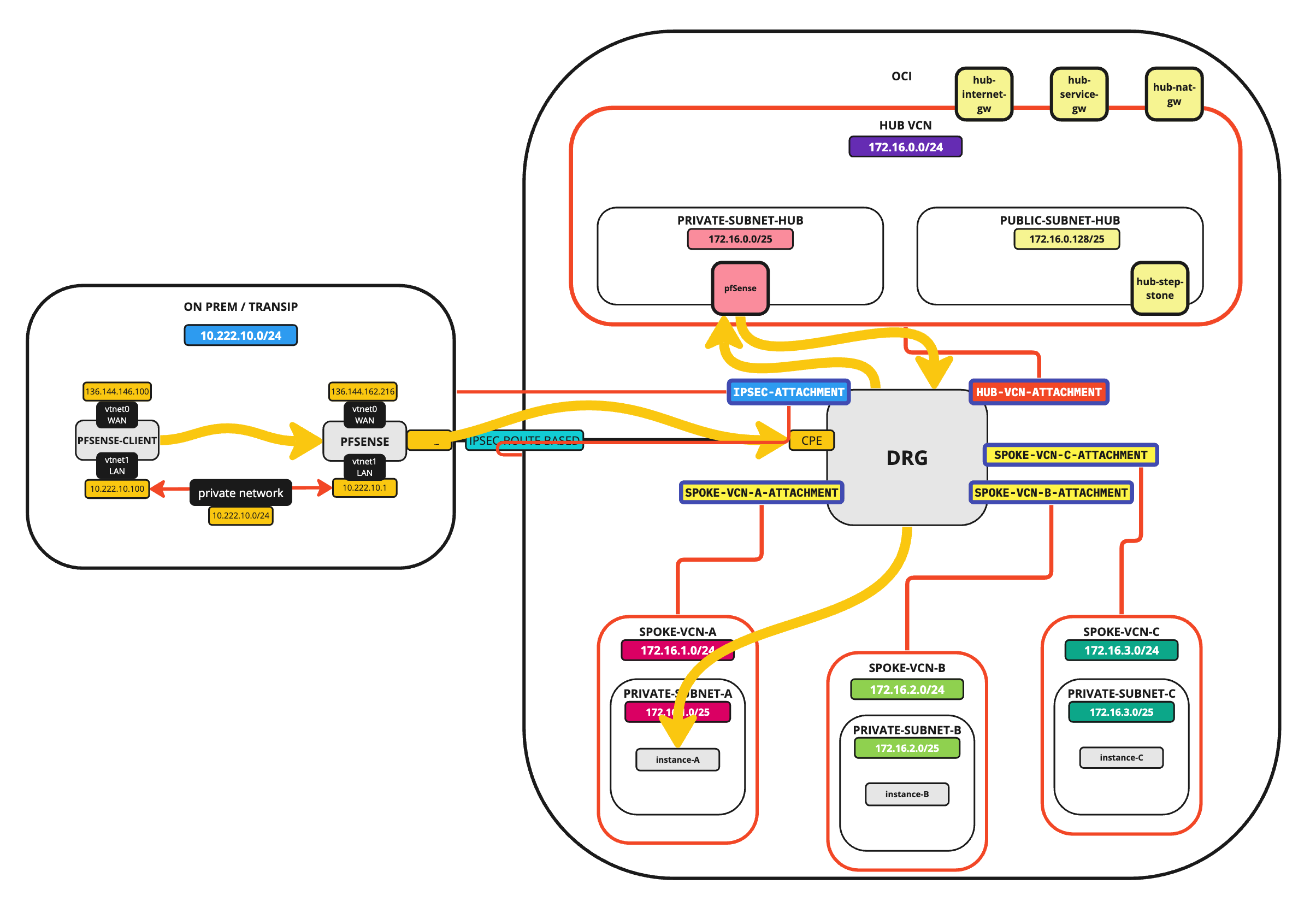

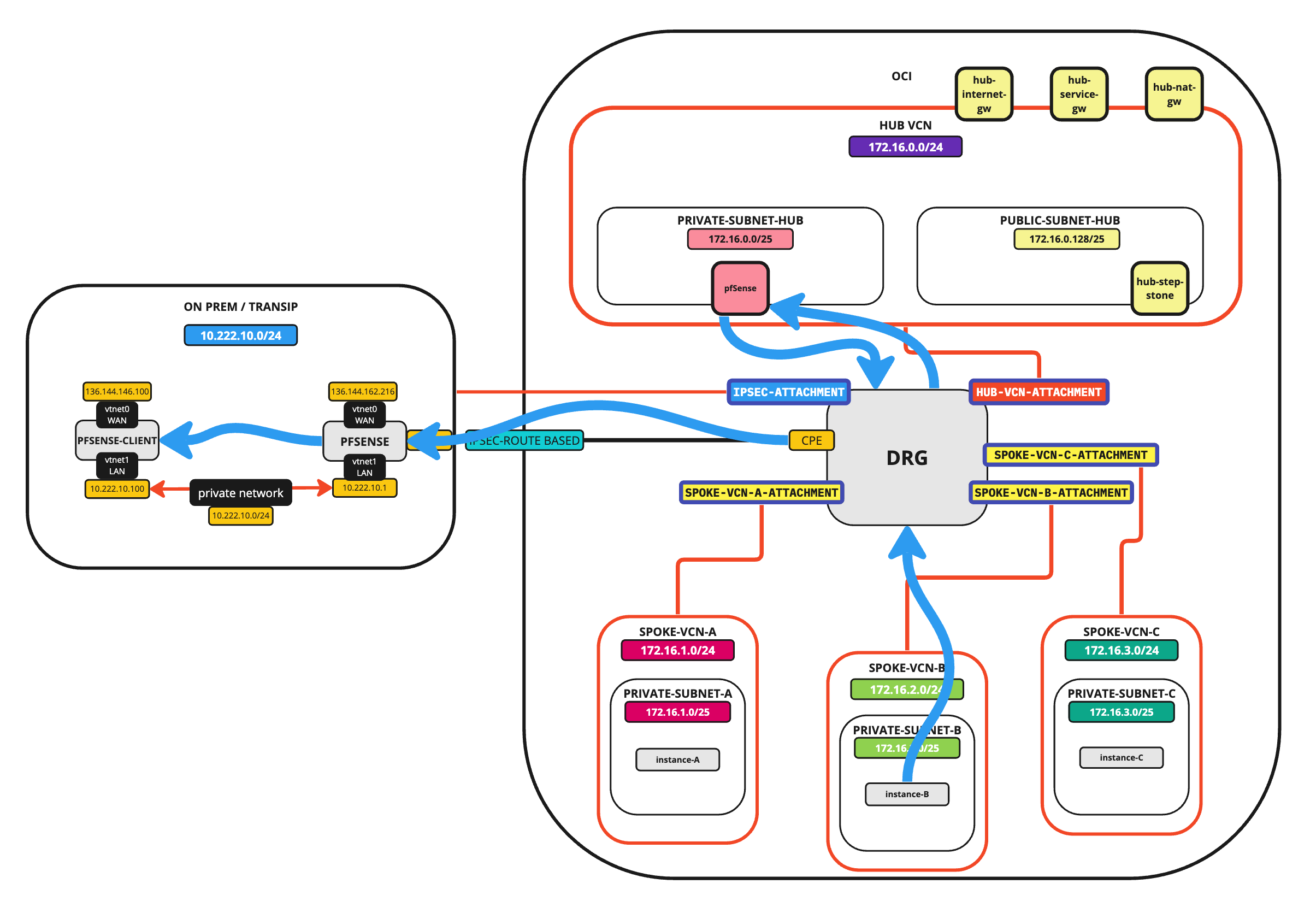

Oracle Cloud Infrastructure (OCI) 可讓您輕鬆設定內部部署環境與 OCI 環境之間的 VPN 連線,但在 OCI 中使用集線器和軸輻拓樸時,可以在路由中建立一些複雜性。在本教學課程中,我們將設定 OCI 的網際網路協定安全 (IPSec) VPN 連線,並設定路由以確保在連線至 OCI 中的資源之前,內部部署環境的流量會由防火牆原則評估。

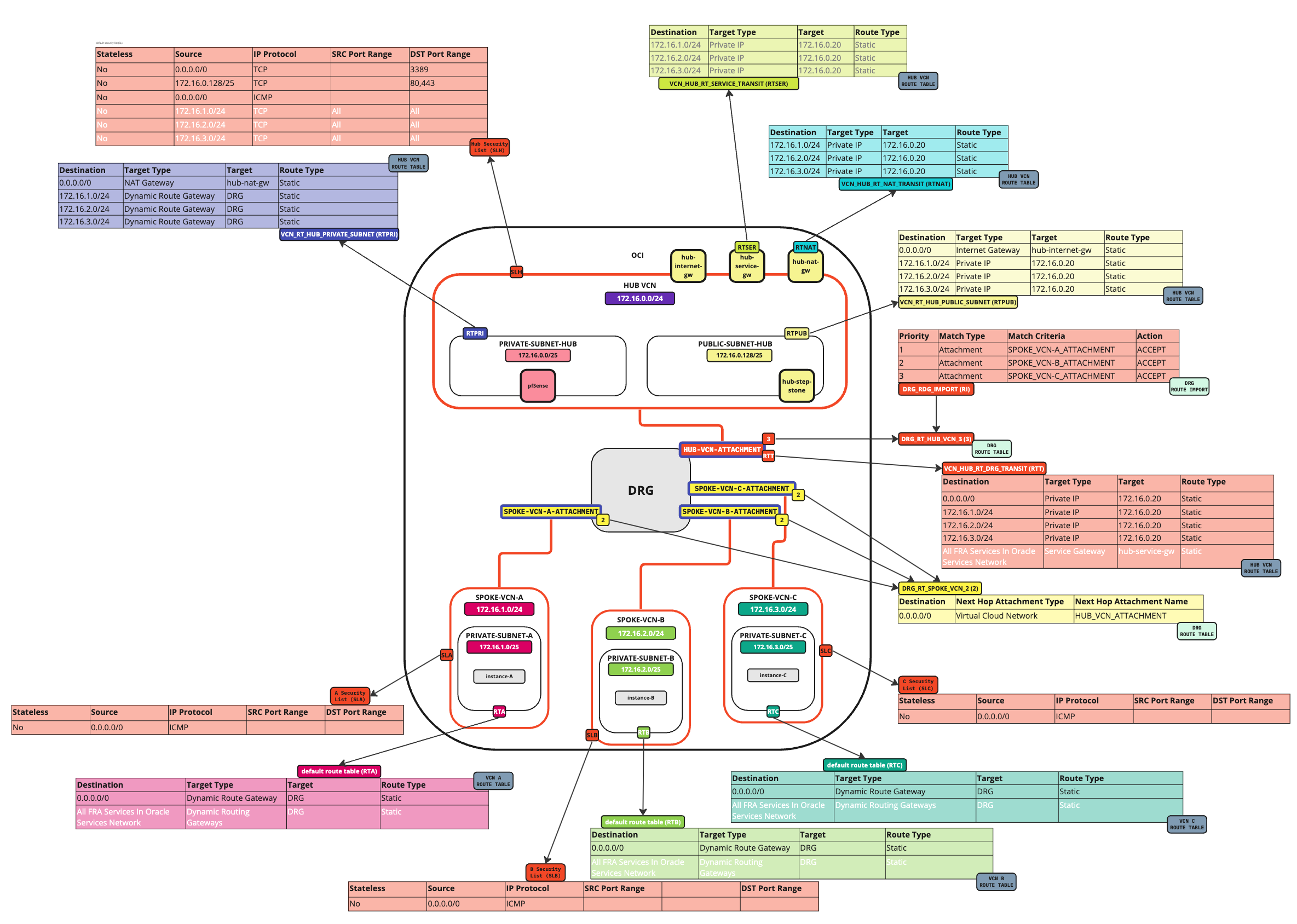

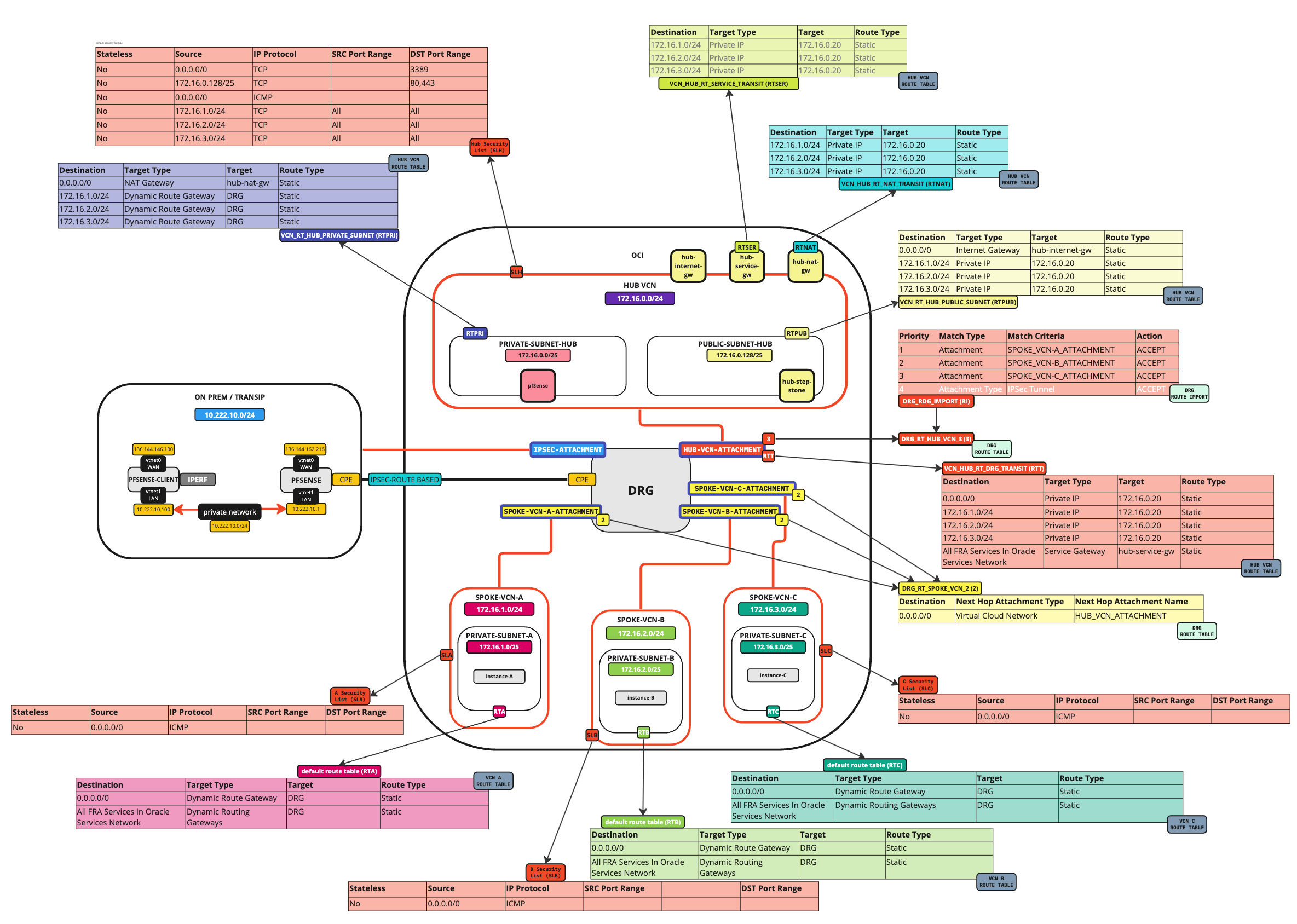

下列影像說明流量。

-

內部部署會建立連線

-

支點 B 與內部部署連線

目標

- 使用 IPSec VPN 通道將內部部署位置連線至 OCI 環境。鑑於我們的 OCI 環境使用集線器和網輻路由架構,我們也將設定必要的路由,以確保流量能正確流通,並透過基本偵測測試驗證連線能力。

必要條件

完成下列教學課程:

作業 1:準備內部部署環境

-

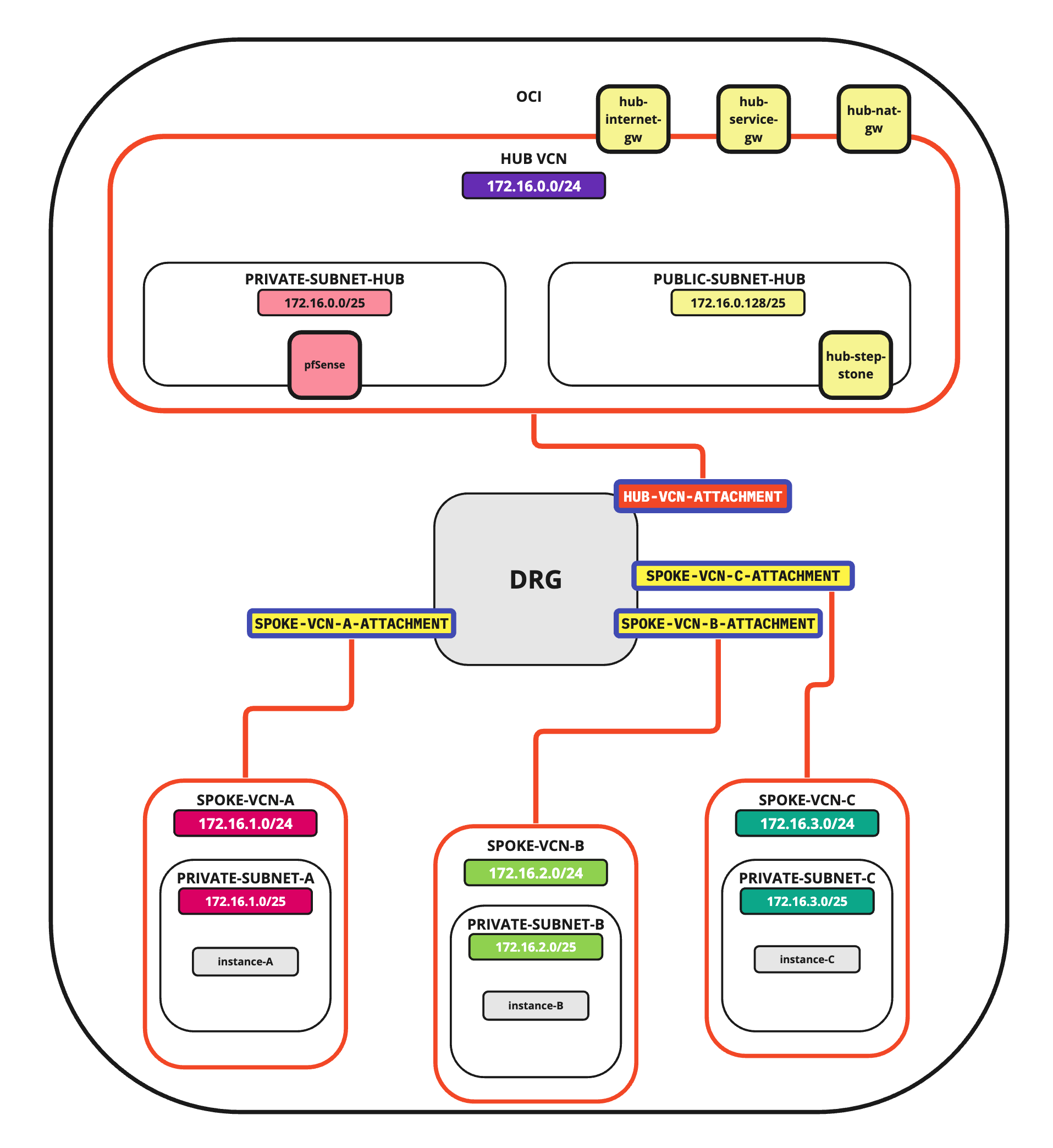

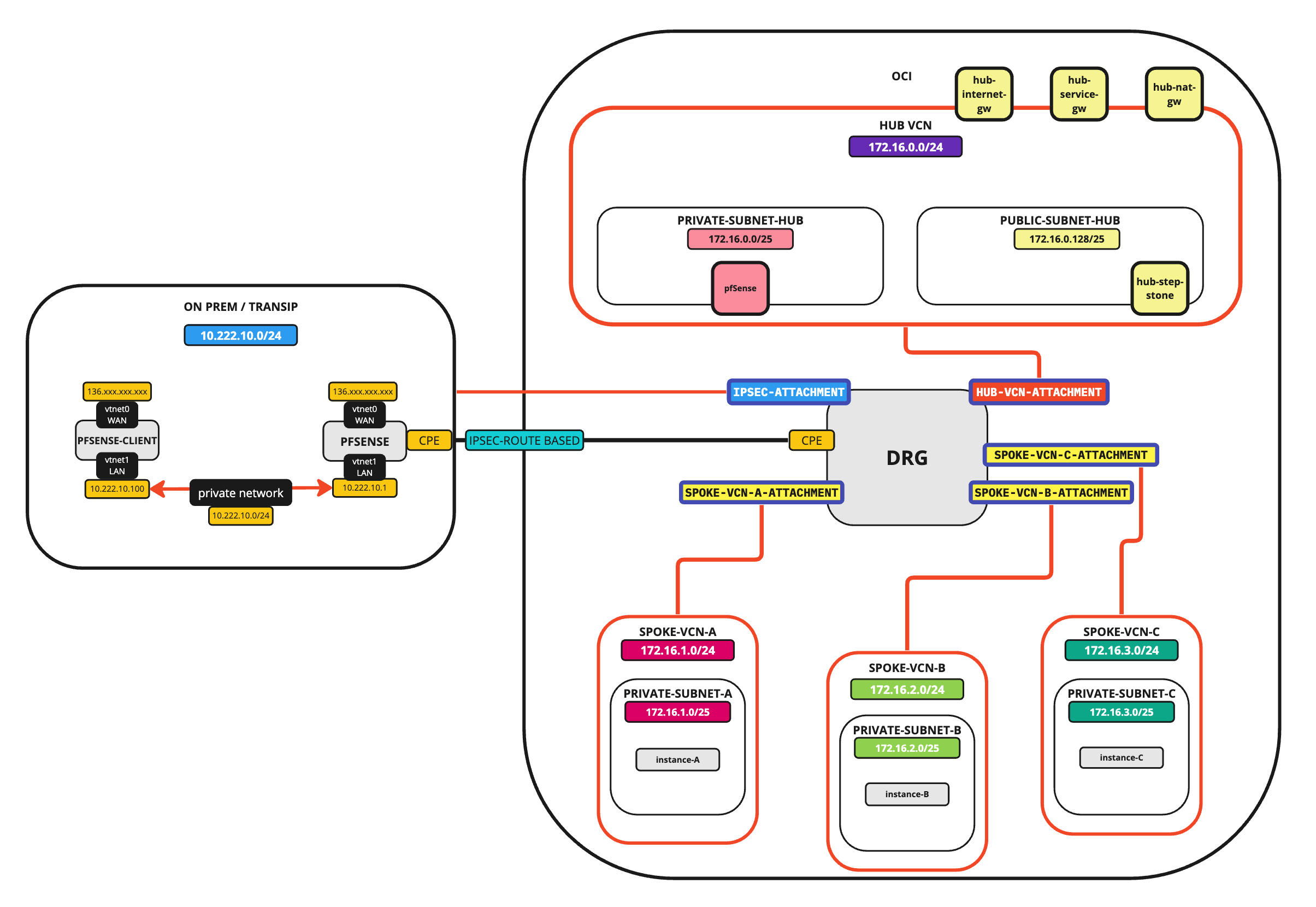

OCI 拓樸

在本教學課程中,OCI 拓樸是中樞,也是軸輻式 VCN 路由拓樸。如需詳細資訊,請參閱 Hub VCN 中含有 pfSense 防火牆的路由中心和支點 VCN 。

下圖說明起點的視覺表示法。

-

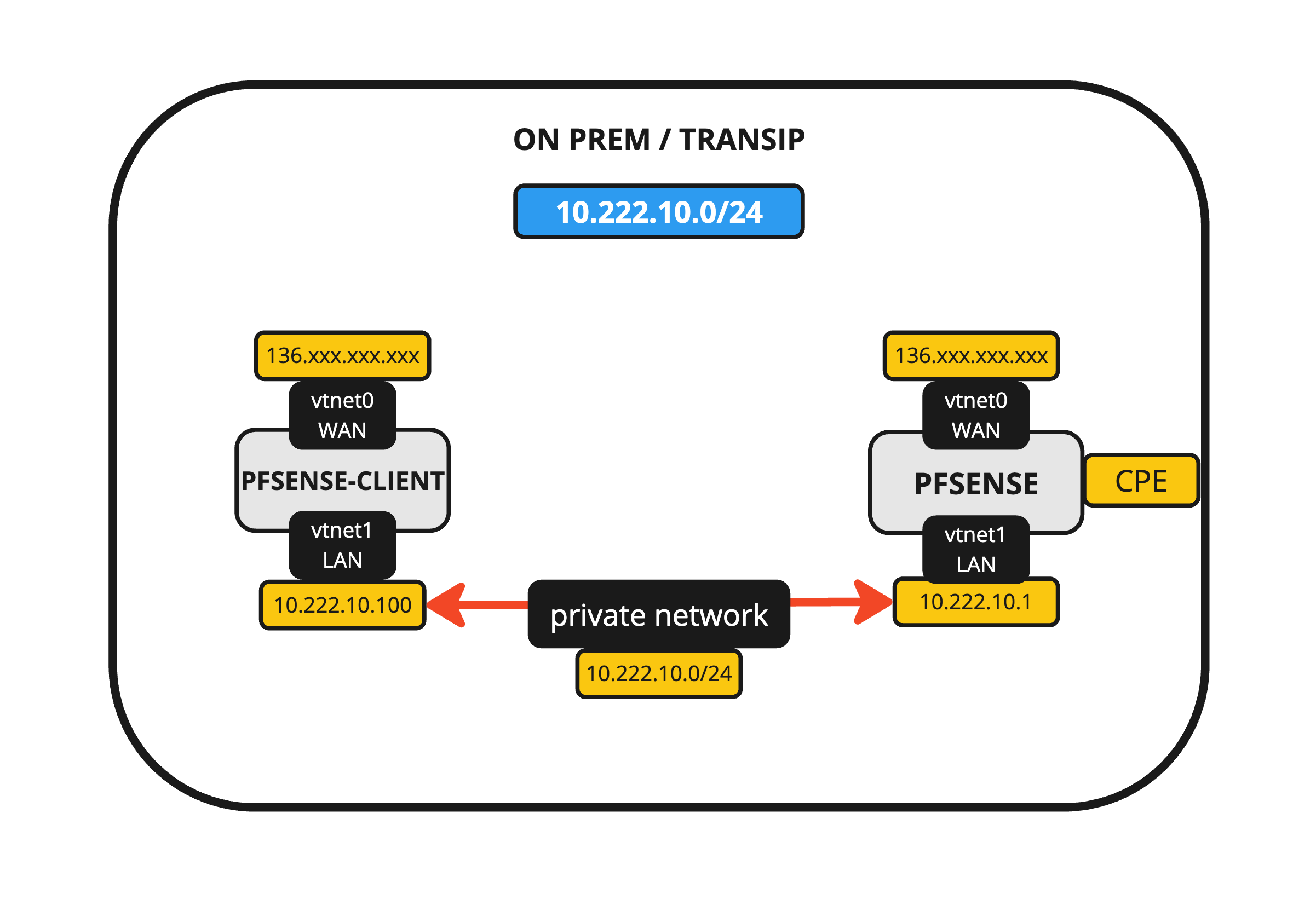

內部部署拓樸

若要模擬內部部署環境,我建立了一個範例設定,建立了兩個 VPS 執行處理,並在每個執行處理上安裝 pfSense。

一個 pfSense 執行處理將作為 IPSec 客戶端設備 (CPE) 終止點,另一個 pfSense 執行處理則作為內部從屬端。

此環境的設定不在本教學課程的範圍內。

-

OCI 和內部部署最終拓樸

將內部部署環境與 OCI 環境連線時,拓樸將如下所示:

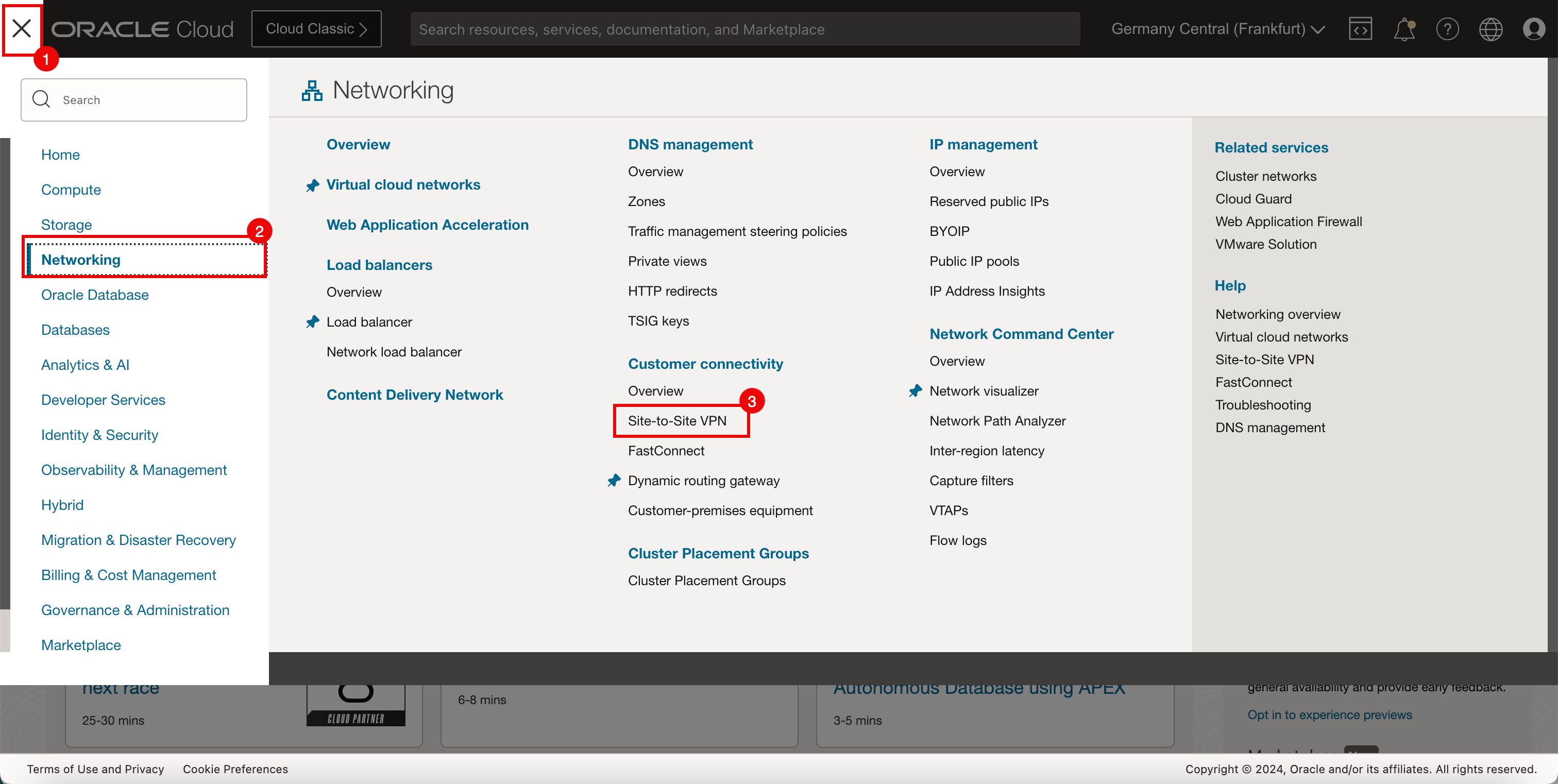

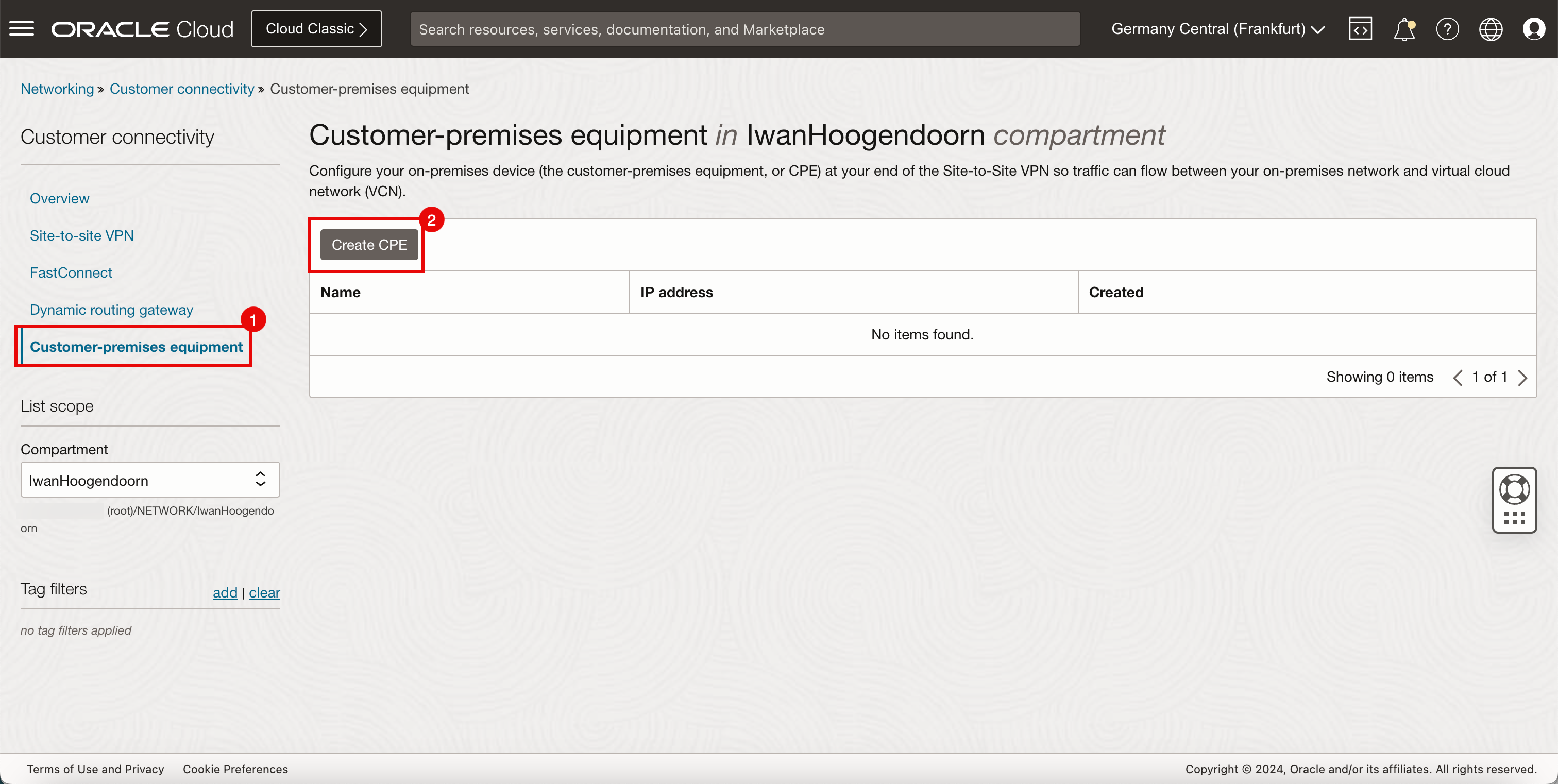

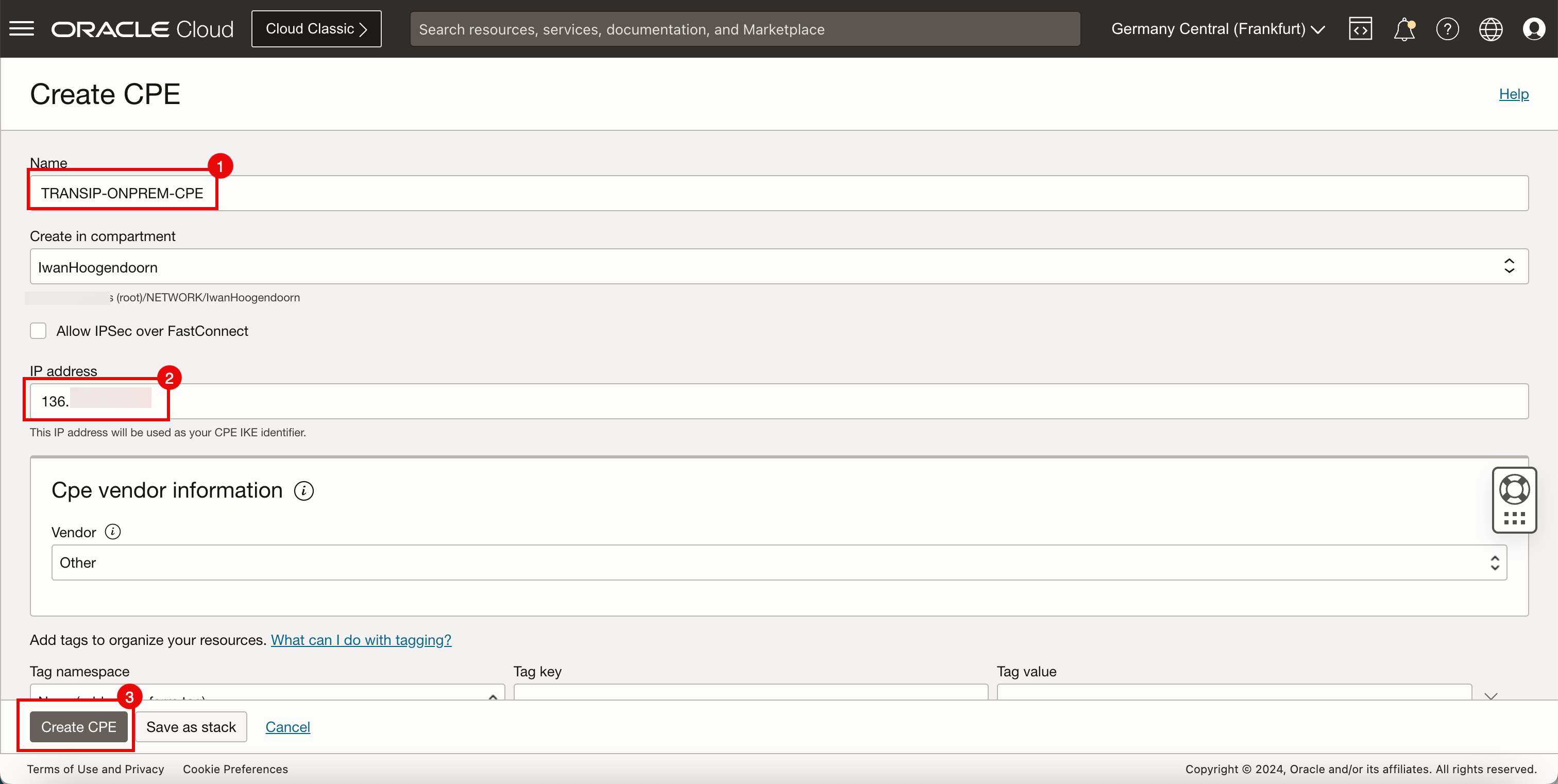

作業 2:在 OCI 中建立 CPE

建立 IPSec VPN 連線之前,必須先在 OCI 中建立 CPE 物件。

-

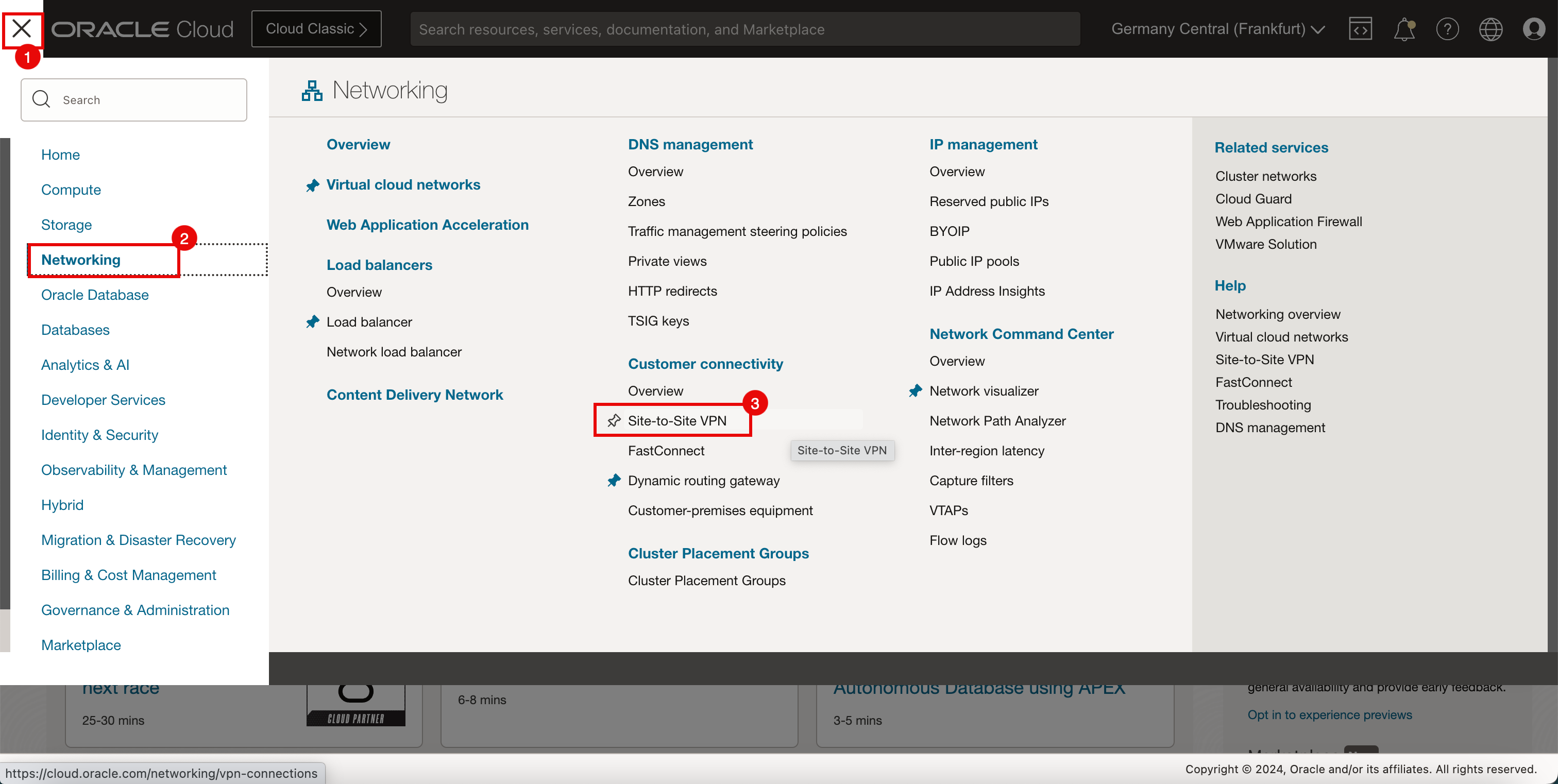

前往 OCI 主控台。

- 按一下左上角的漢堡選單 (按)。

- 按一下網路。

- 按一下網站至網站 VPN 。

- 按一下客戶內部部署設備。

- 按一下建立 CPE 。

-

在建立 CPE 中,輸入下列資訊。

- 輸入 CPE 的名稱。

- 輸入 IP 位址,此 IP 位址是將用來設定內部部署 VPN 之裝置的公用 IP 位址。

- 按一下建立 CPE 。

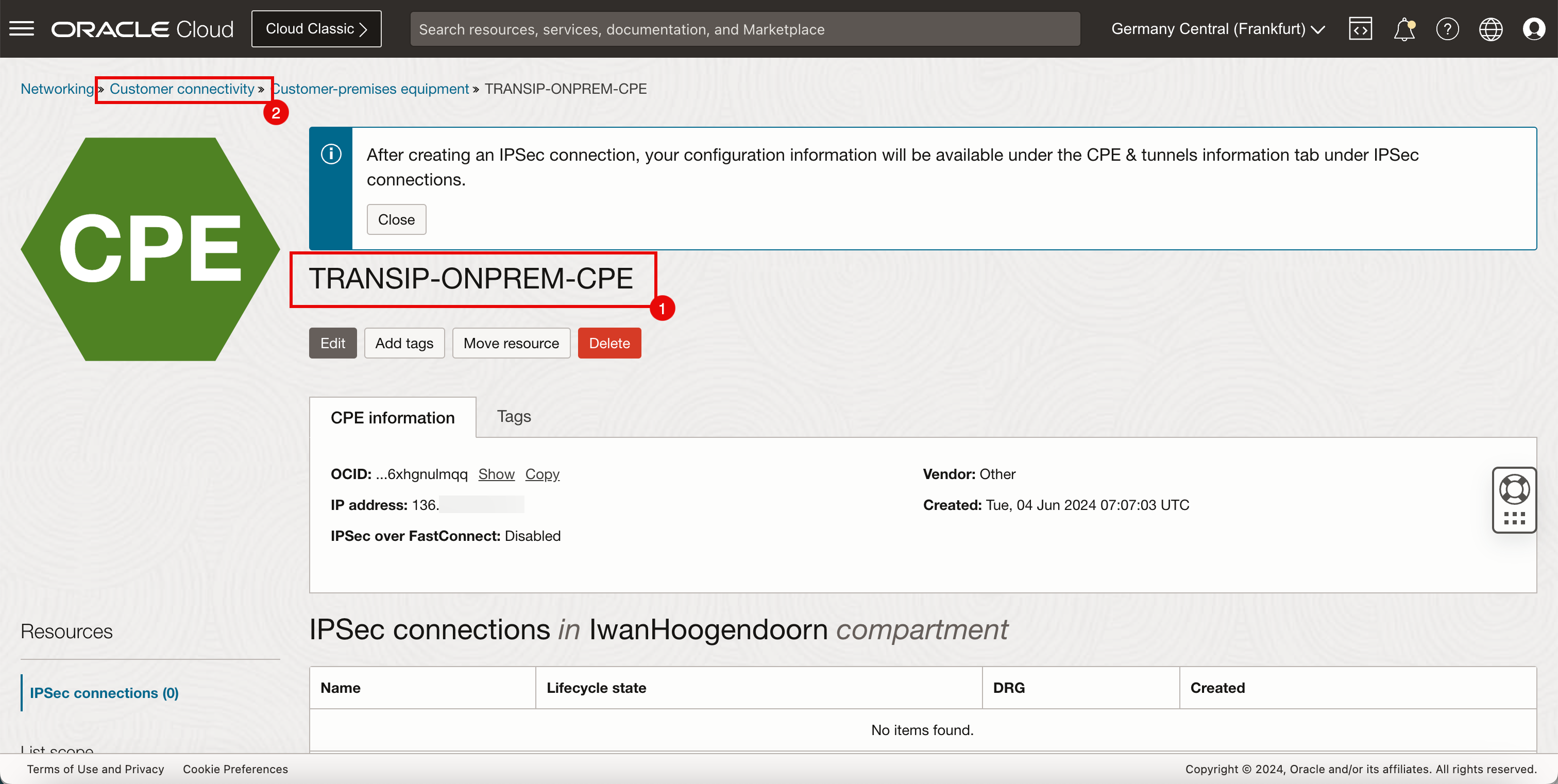

- 請注意,OCI 中已建立新 CPE 物件。

- 按一下客戶連線以返回客戶連線頁面。

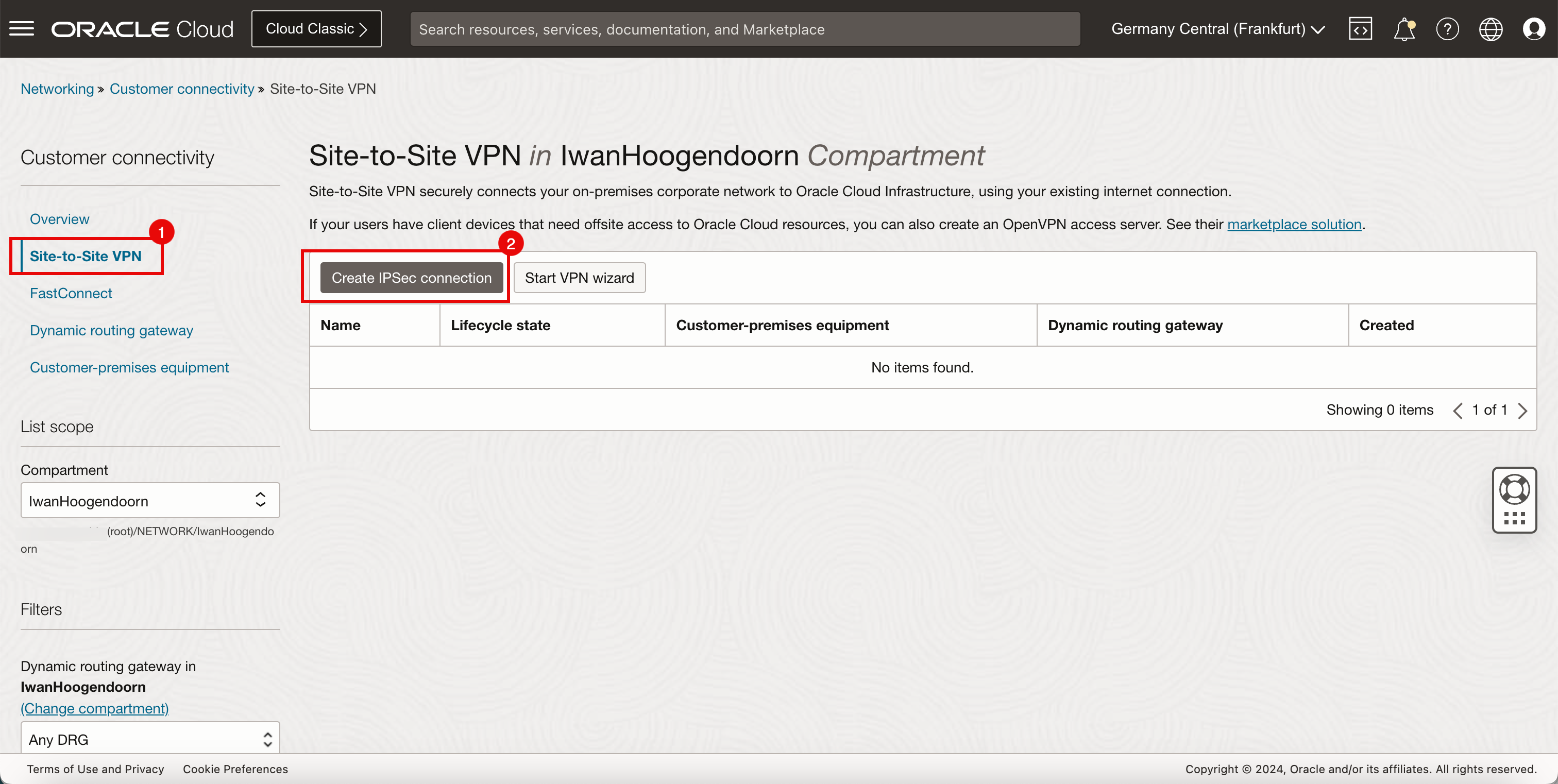

作業 3:在 OCI 中建立網站至網站 VPN

若要設定 OCI 網站至網站 VPN,我們必須在 OCI 端和內部部署兩端執行組態。

-

讓我們設定 OCI 端。

- 按一下網站至網站 VPN 。

- 按一下建立 IPSec 連線。

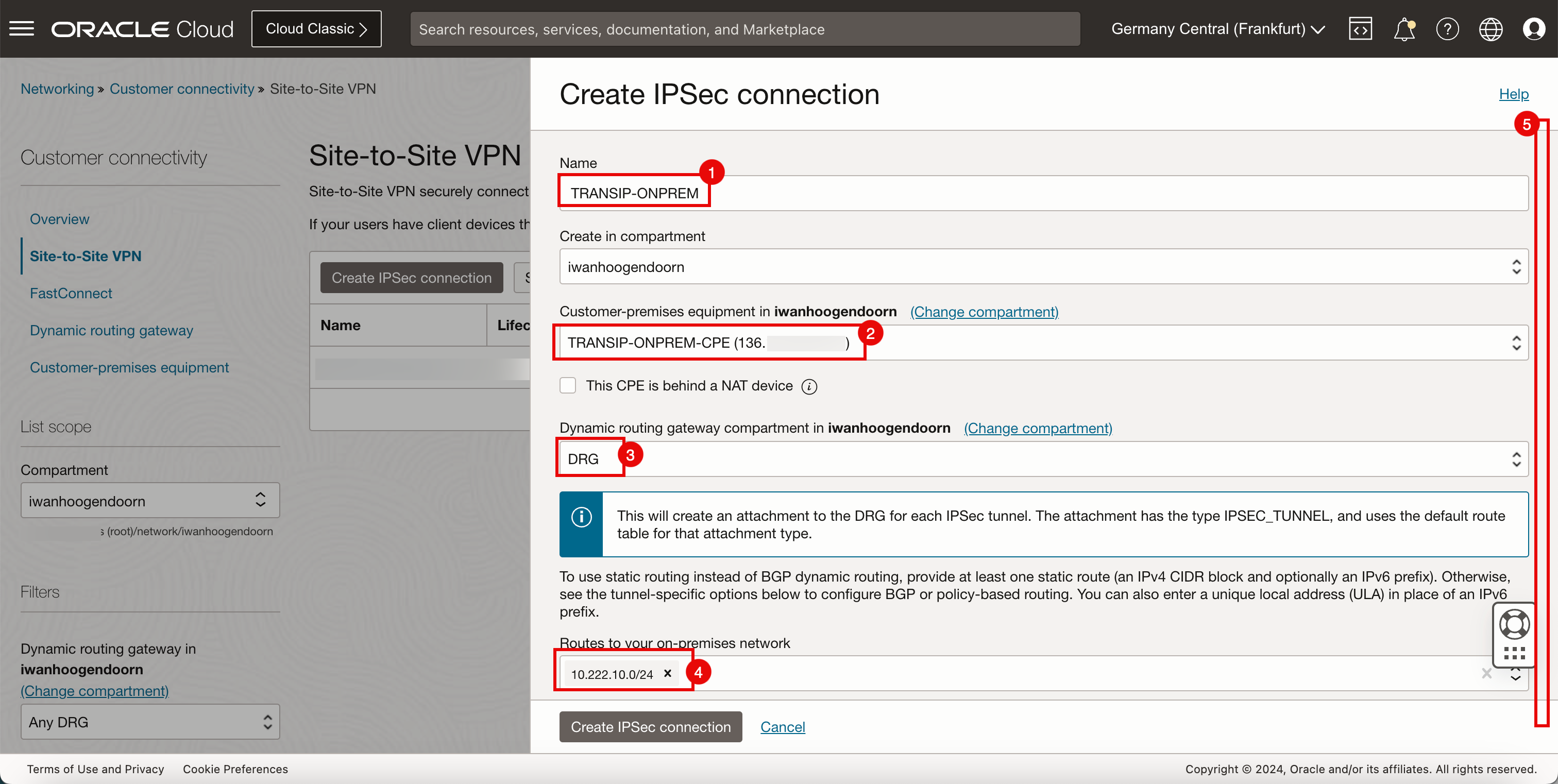

- 輸入 IPSec 連線的名稱。

- 選取在作業 2 中建立的 CPE。

- 選取將用來終止此 IPSec 連線的 DRG。

- 在您想要從 OCI 網路遞送流量的內部部署位置上,選取路由至您的內部部署網路 (LAN)。

- 向下捲動。

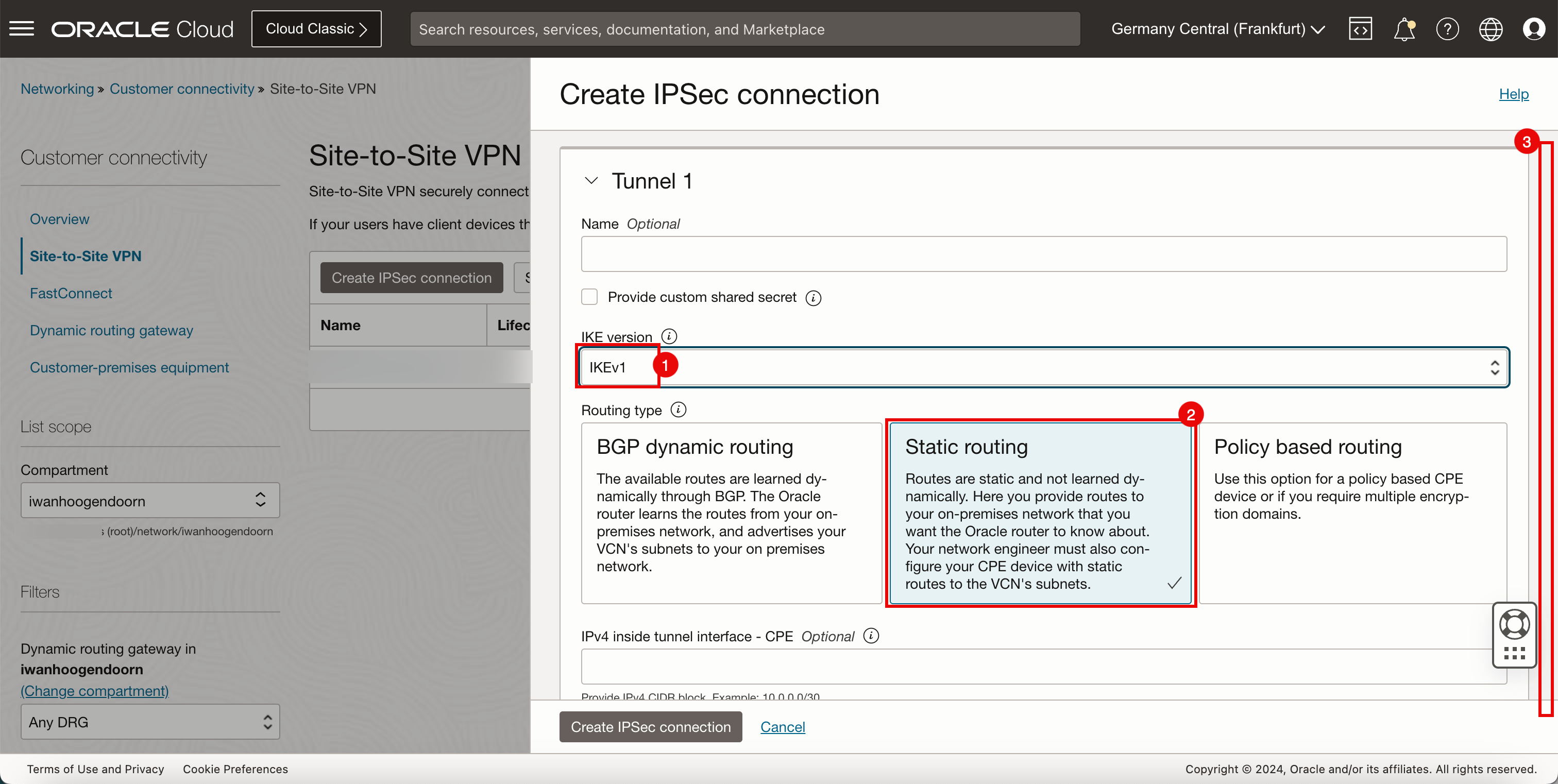

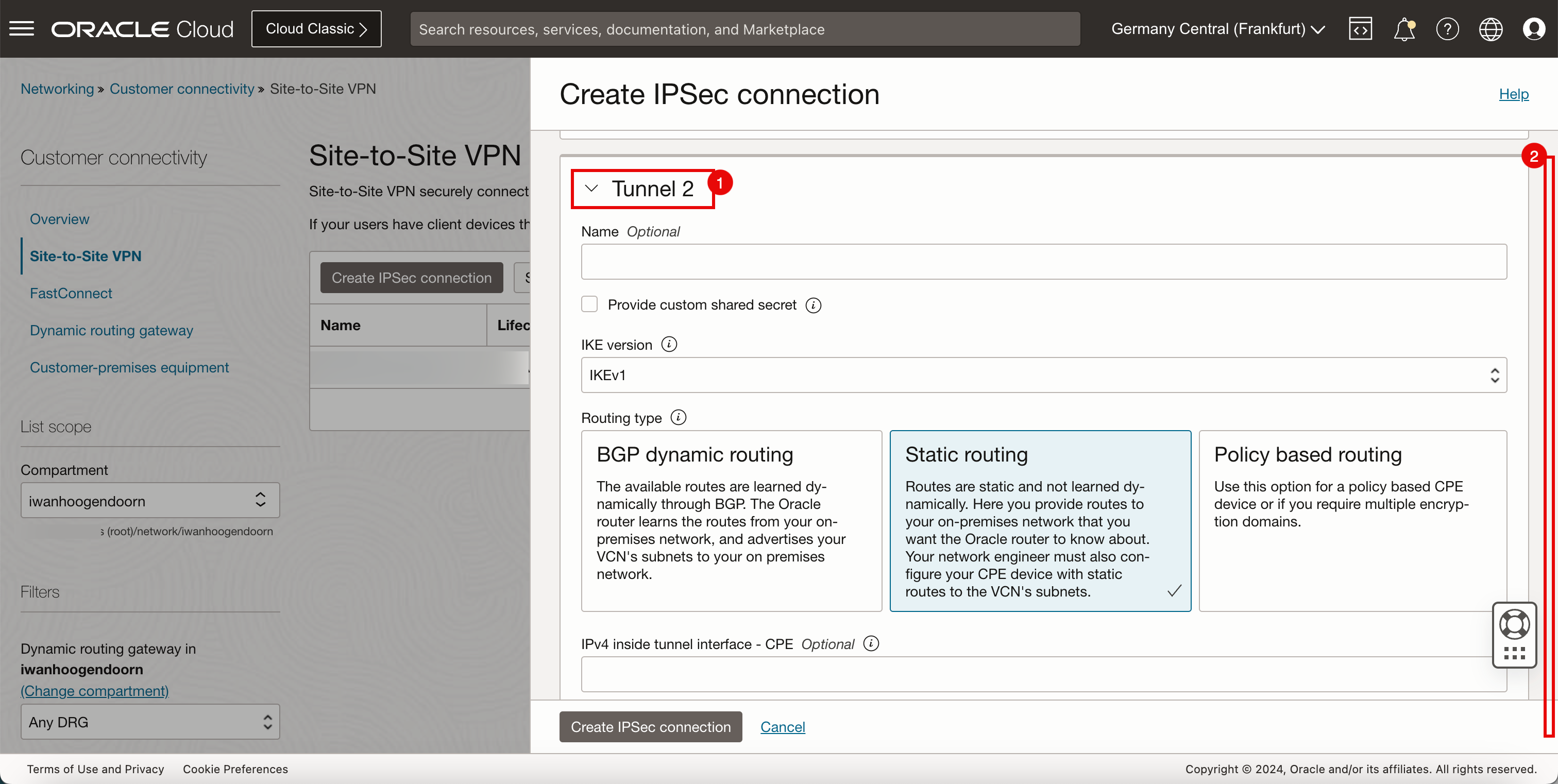

- 在 IKE 版本中,選取

IKEv1。 - 在路由類型中,選取靜態路由。

- 向下捲動。

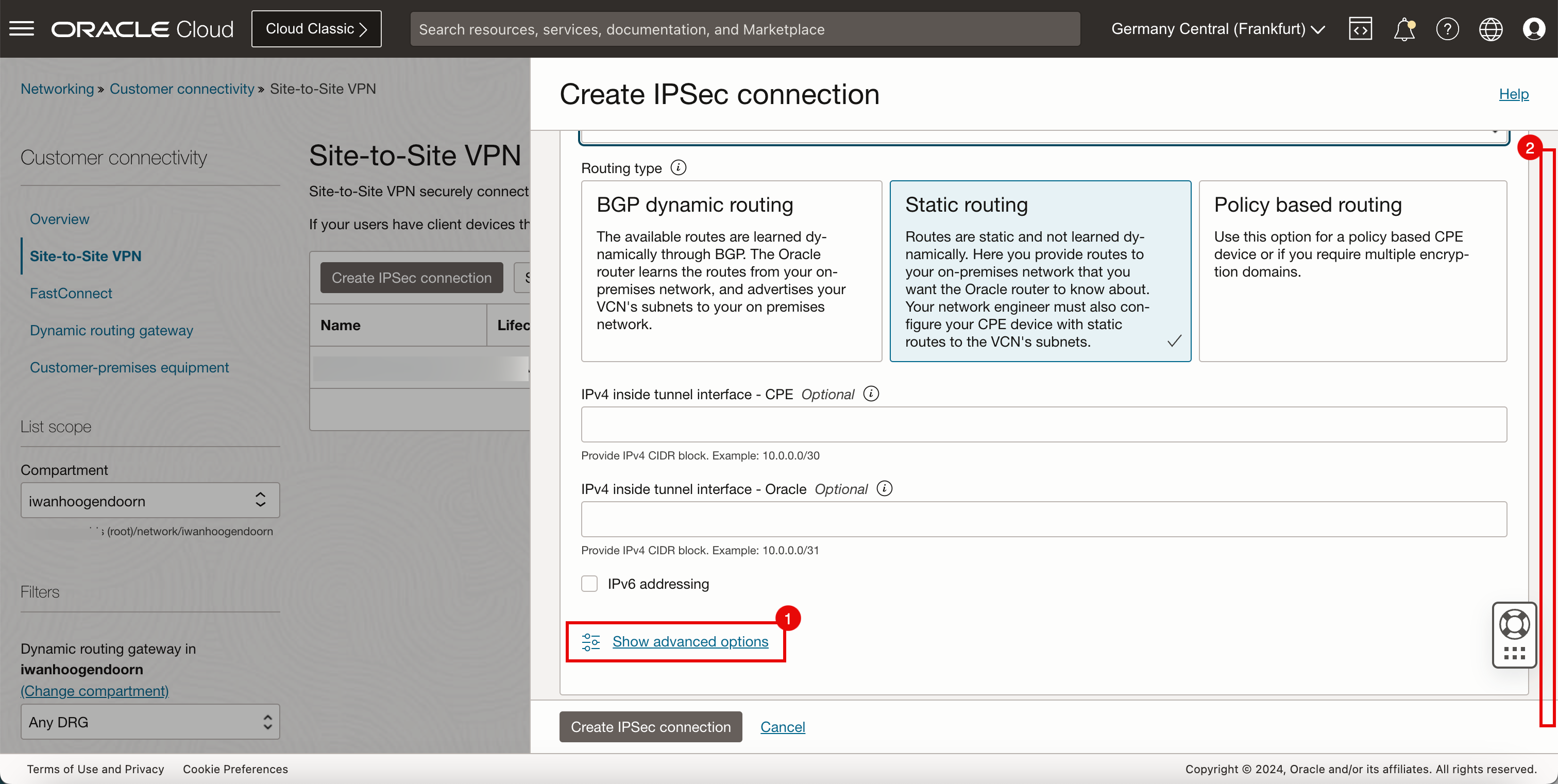

- 按一下顯示進階選項。

- 向下捲動。

-

在 OCI 中,我們預設需要建立和設定兩個通道。讓我們設定第一個通道。

- 按一下第一階段 (ISAKMP) .configuration 的右角括號 (>)。

- 向下捲動。

-

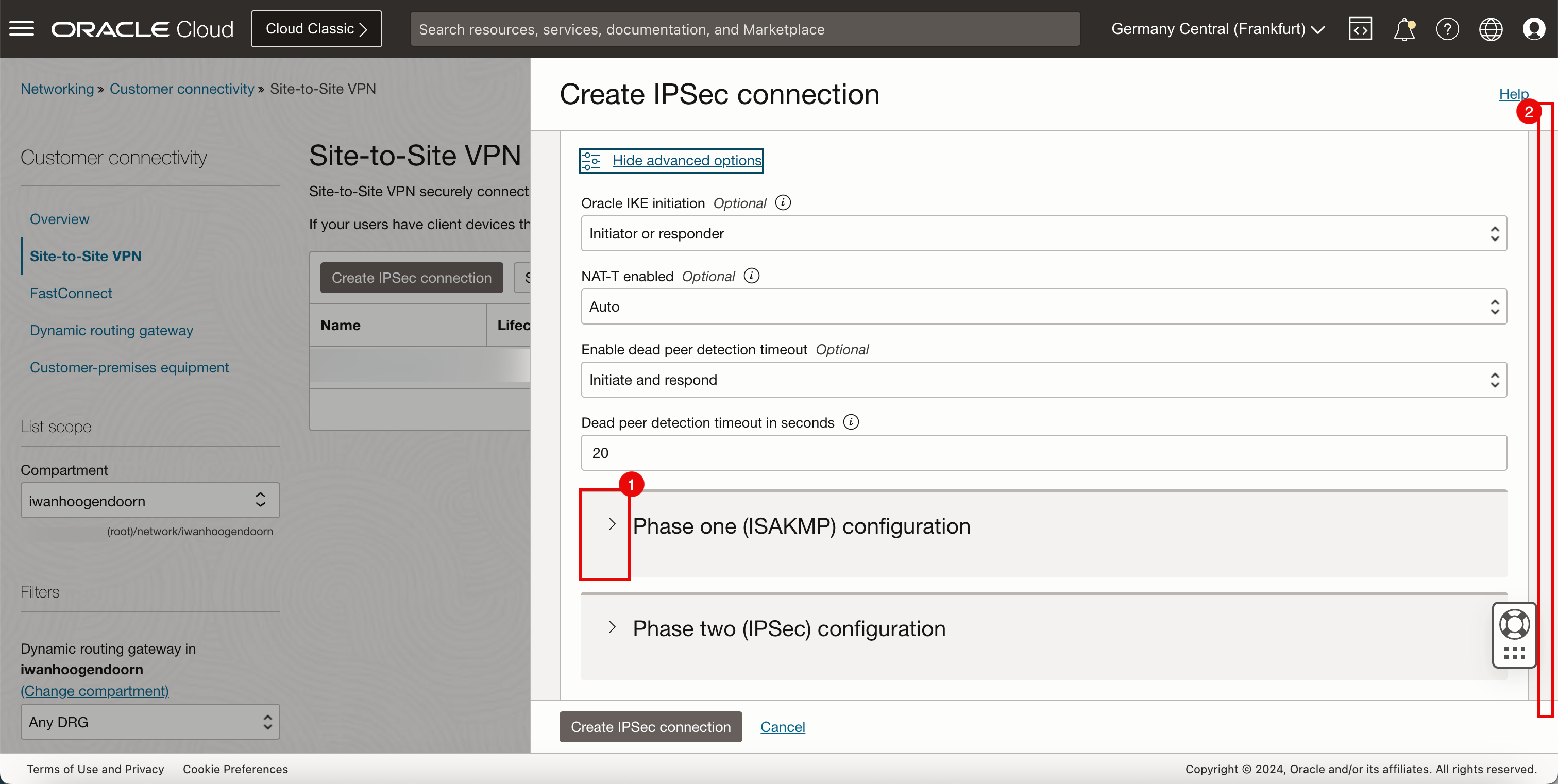

在階段 1 (ISAKMP) 配置區段中,輸入以下資訊。

- 選取設定自訂組態。

- 在自訂加密演算法中,選取

AES_256_CBC。 - 在自訂驗證演算法中,選取

SHA_256。 - 在自訂 Diffie-Hellman 群組中,選取

GROUP 2。 - 將 IKE 階段作業金鑰使用期 (秒) 預設為

288500秒。 - 按一下第二階段 (IPSec) 組態的右角括號 (>)。

- 向下捲動。

-

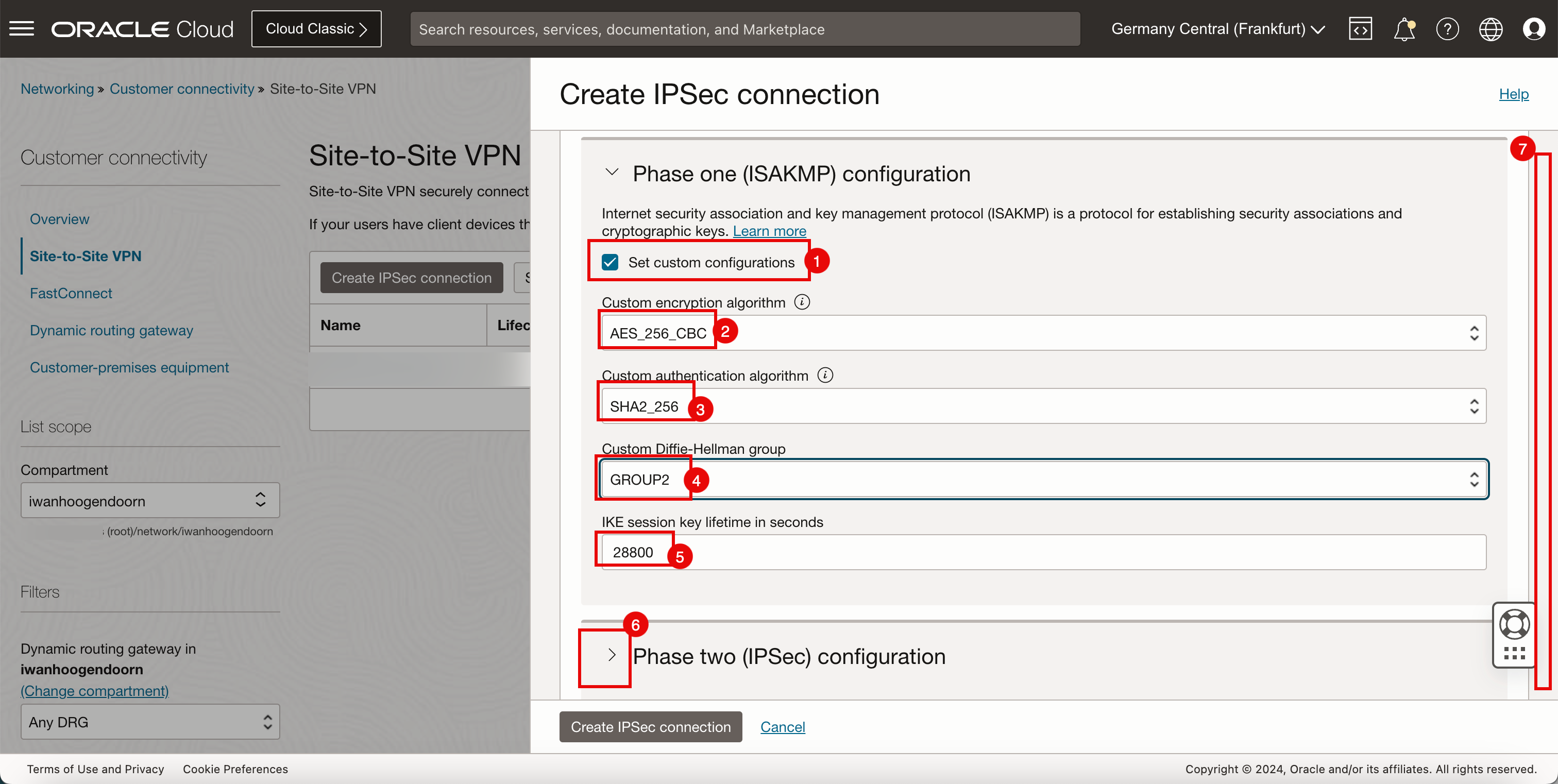

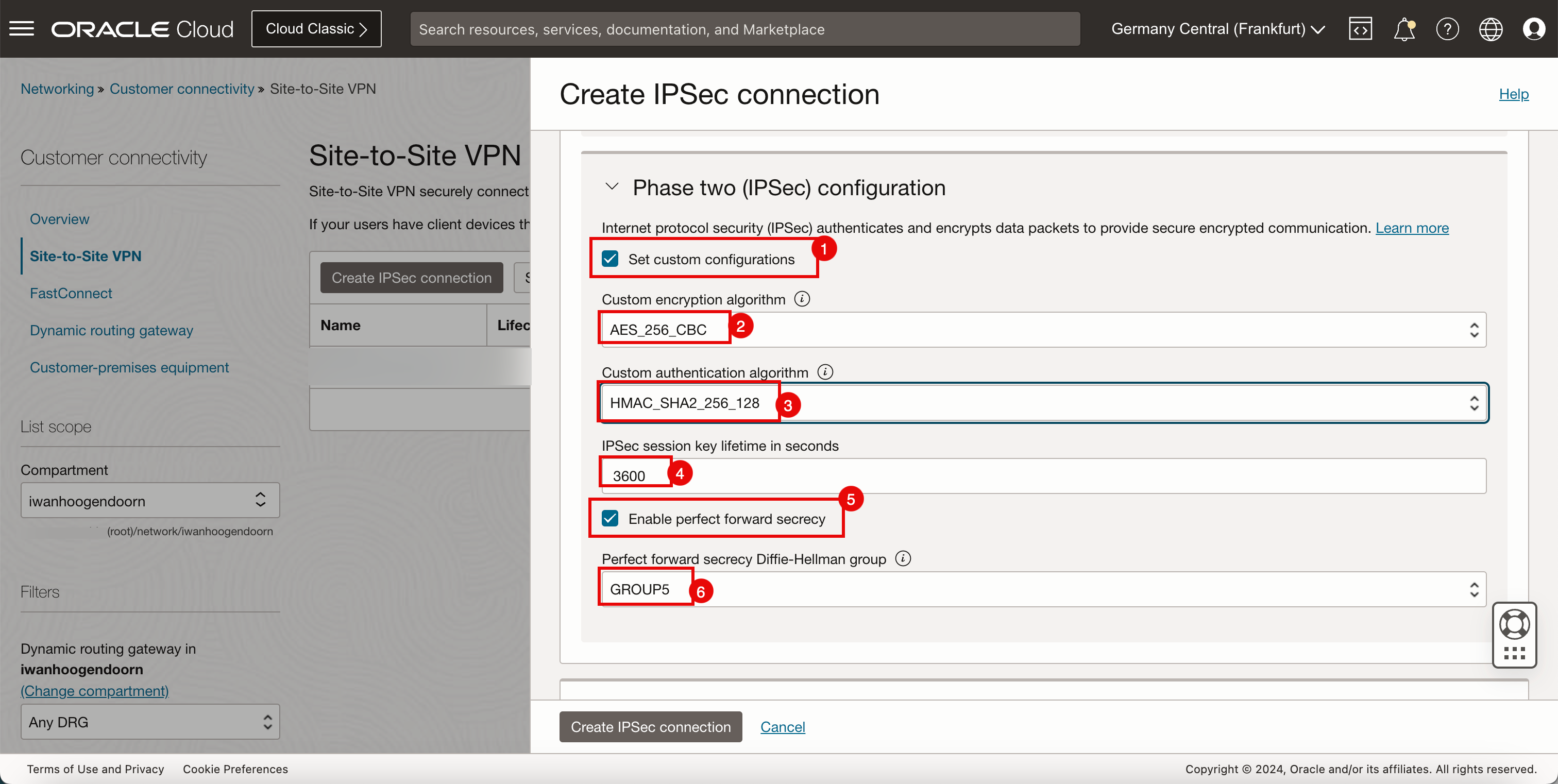

在階段二 (IPSec) 組態區段中,輸入以下資訊。

- 選取設定自訂組態。

- 在自訂加密演算法中,選取

AES_256_CBC。 - 在自訂驗證演算法中,選取

HMAC_SHA2_256_128。 - 將 IPSec 階段作業金鑰生命週期 (秒) 預設為

3600秒。 - 選取啟用 Perfect Forward Secrecy 。

- 在 Perfect forward secrecy Diffie-Hellman 群組中,選取

GROUP 5。

-

設定第二個通道。

- 使用與第一個通道相同的配置詳細資訊。

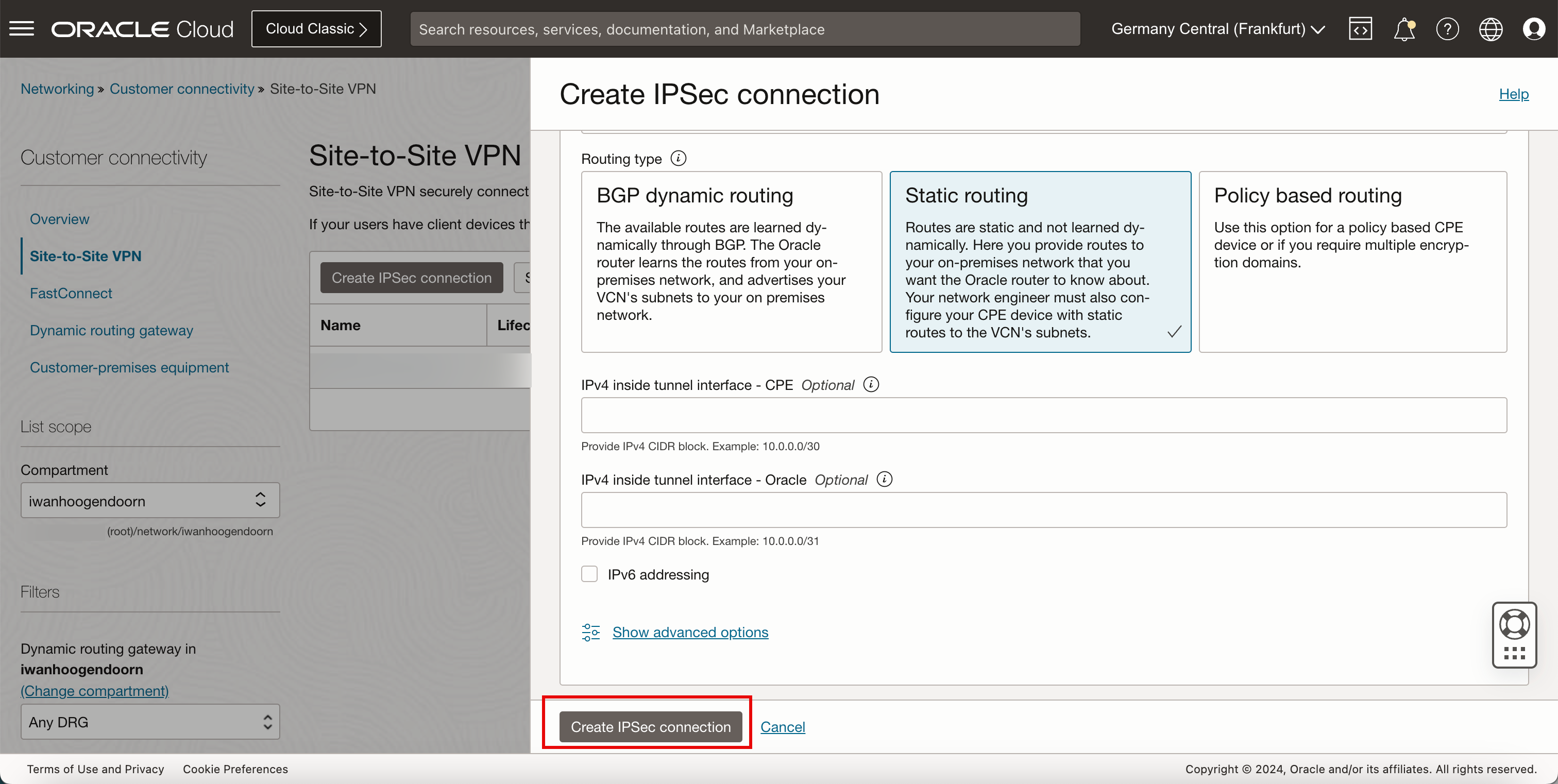

- 向下捲動。

-

按一下建立 IPSec 連線。

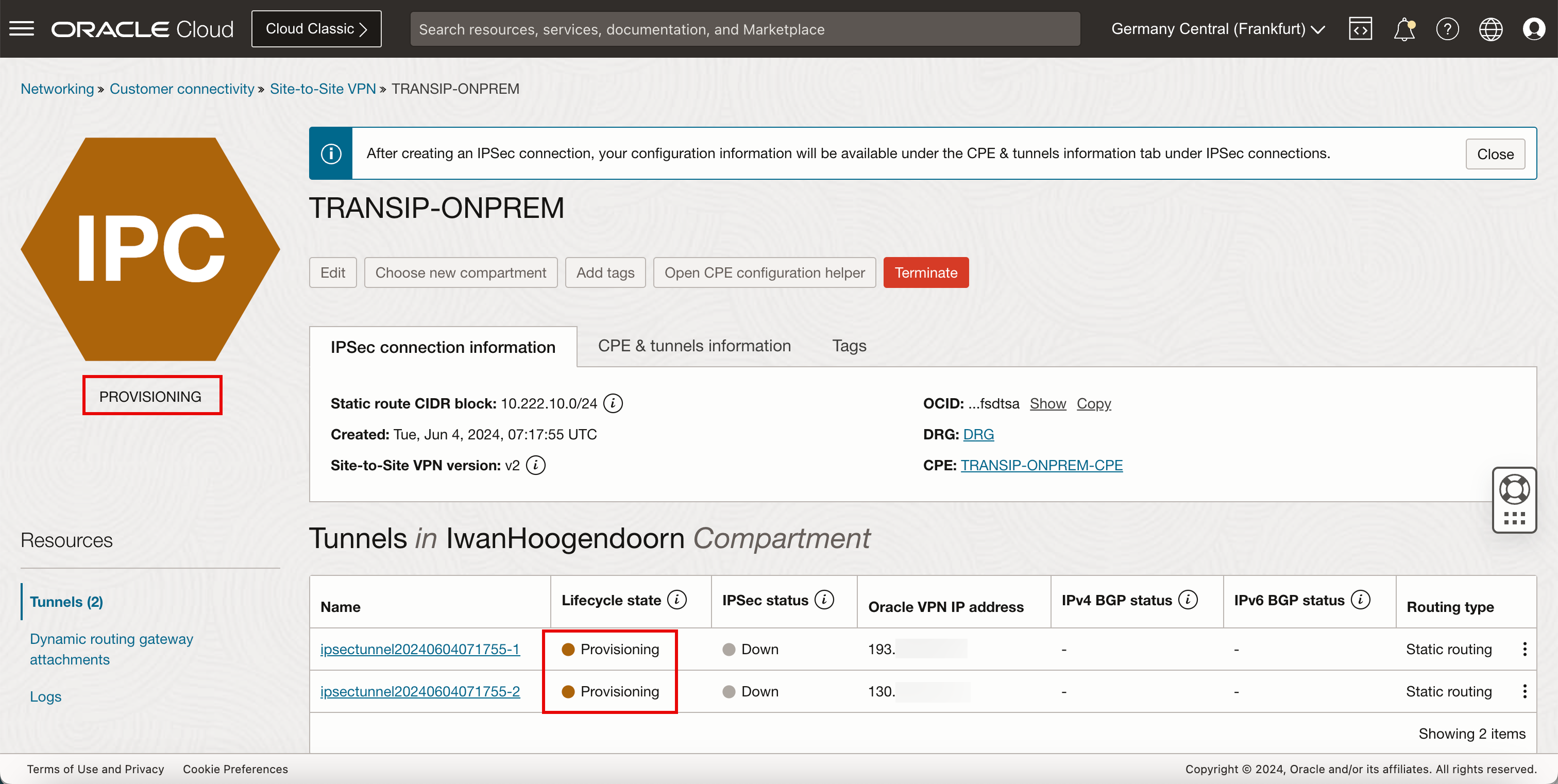

-

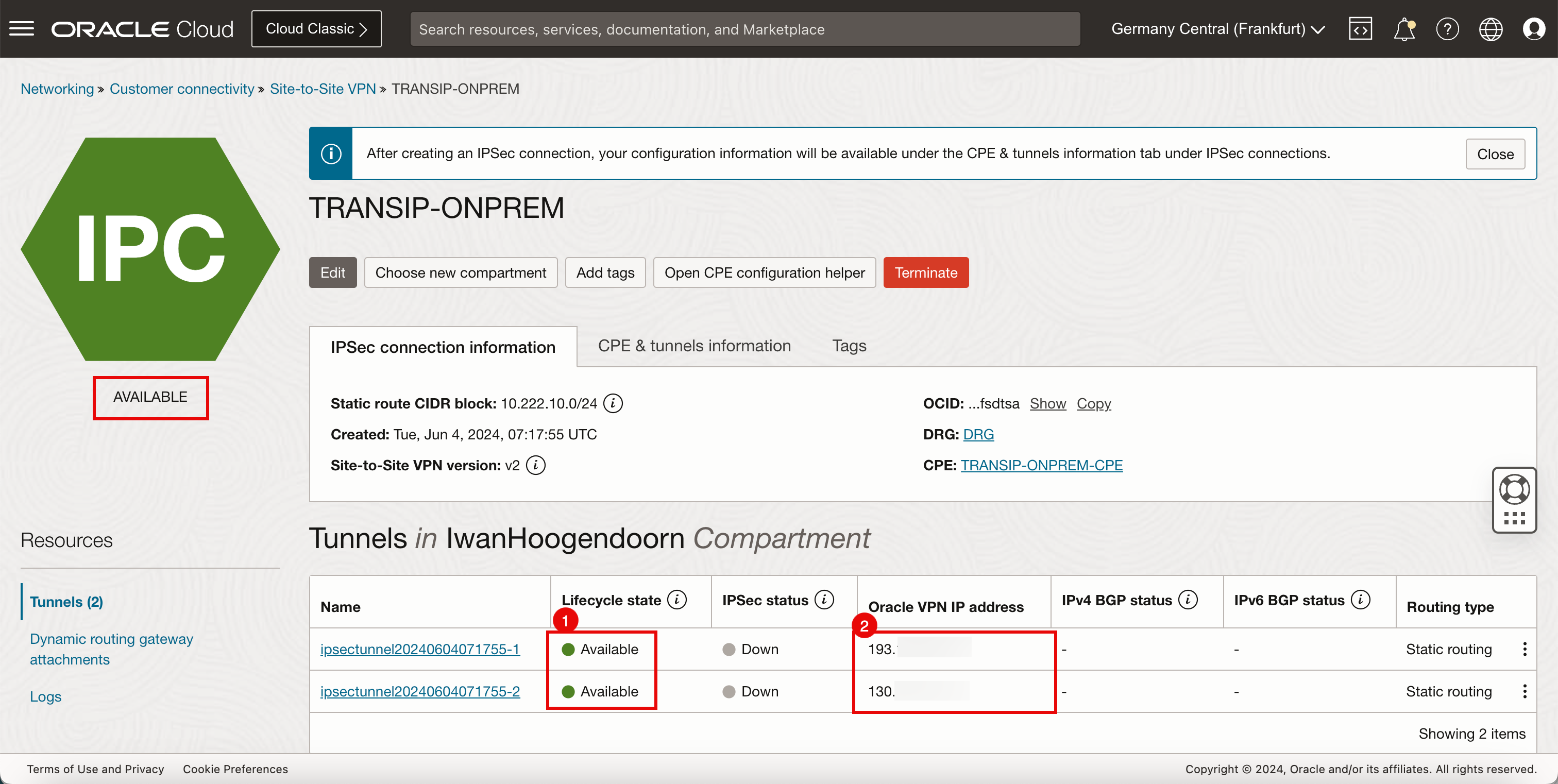

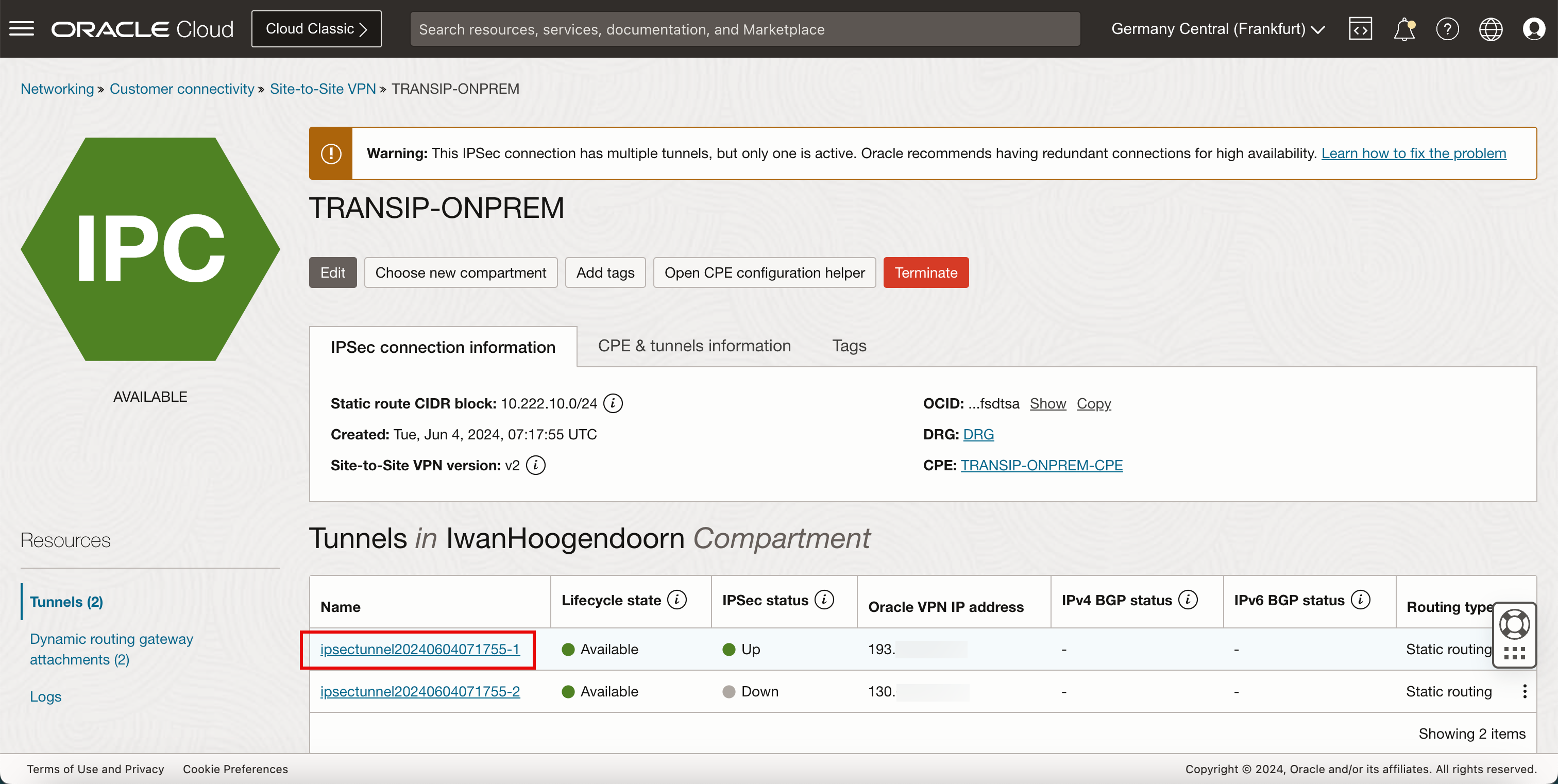

請注意,IPSec 通道的生命週期狀態皆為 PROVISIONING 。

- 請注意,狀態會變更為 AVAILABLE 。

- 請注意我們需要儲存的 Oracle VPN IP 位址。設定內部部署通道需要這些 IP 位址。

注意:我們只會使用兩個 IPSec 通道的其中一個,因此,我們只會聚焦於第一個通道組態,因此只會收集和儲存第一個 IPSec 通道的第一個 IP 位址。

-

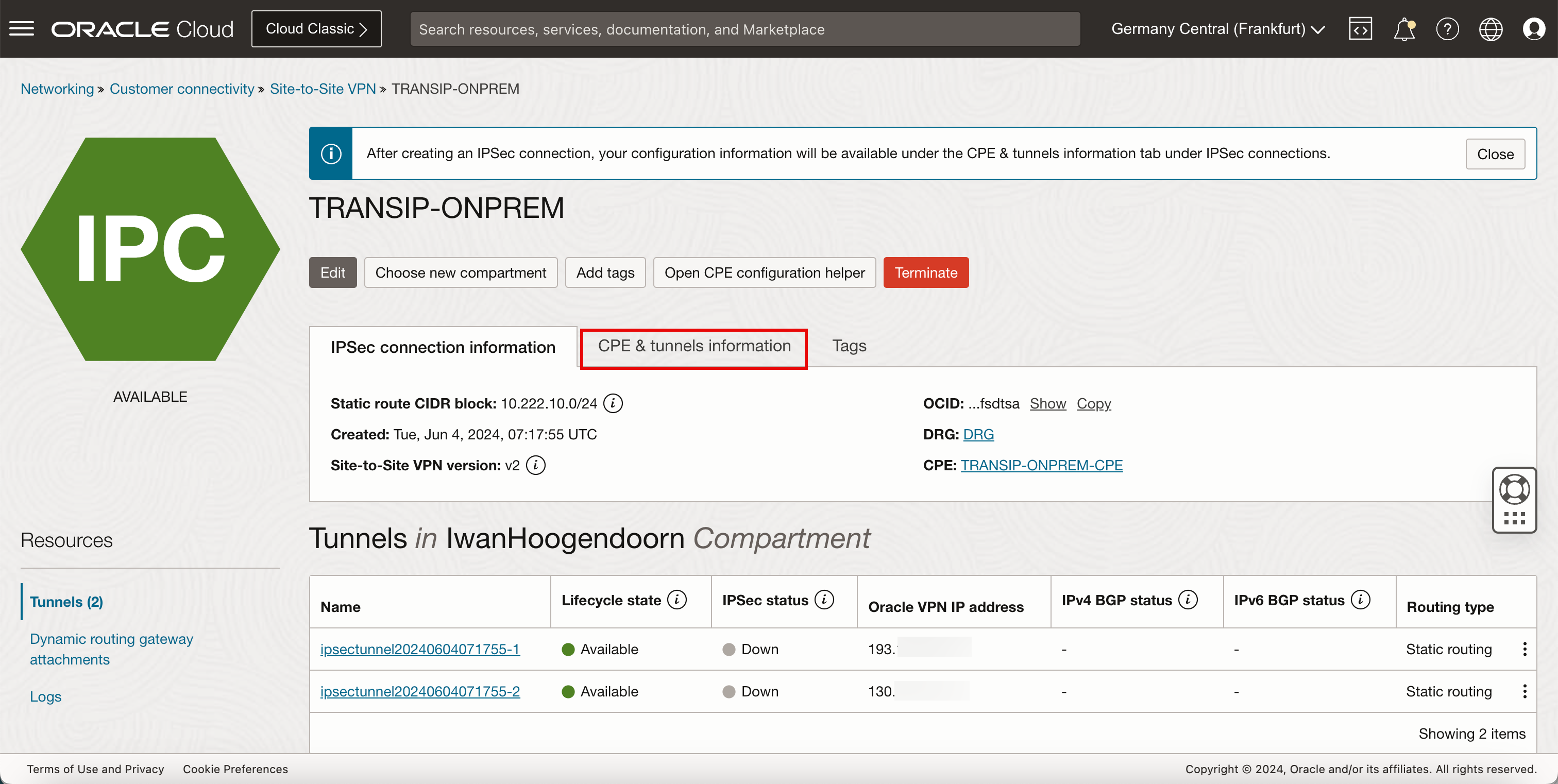

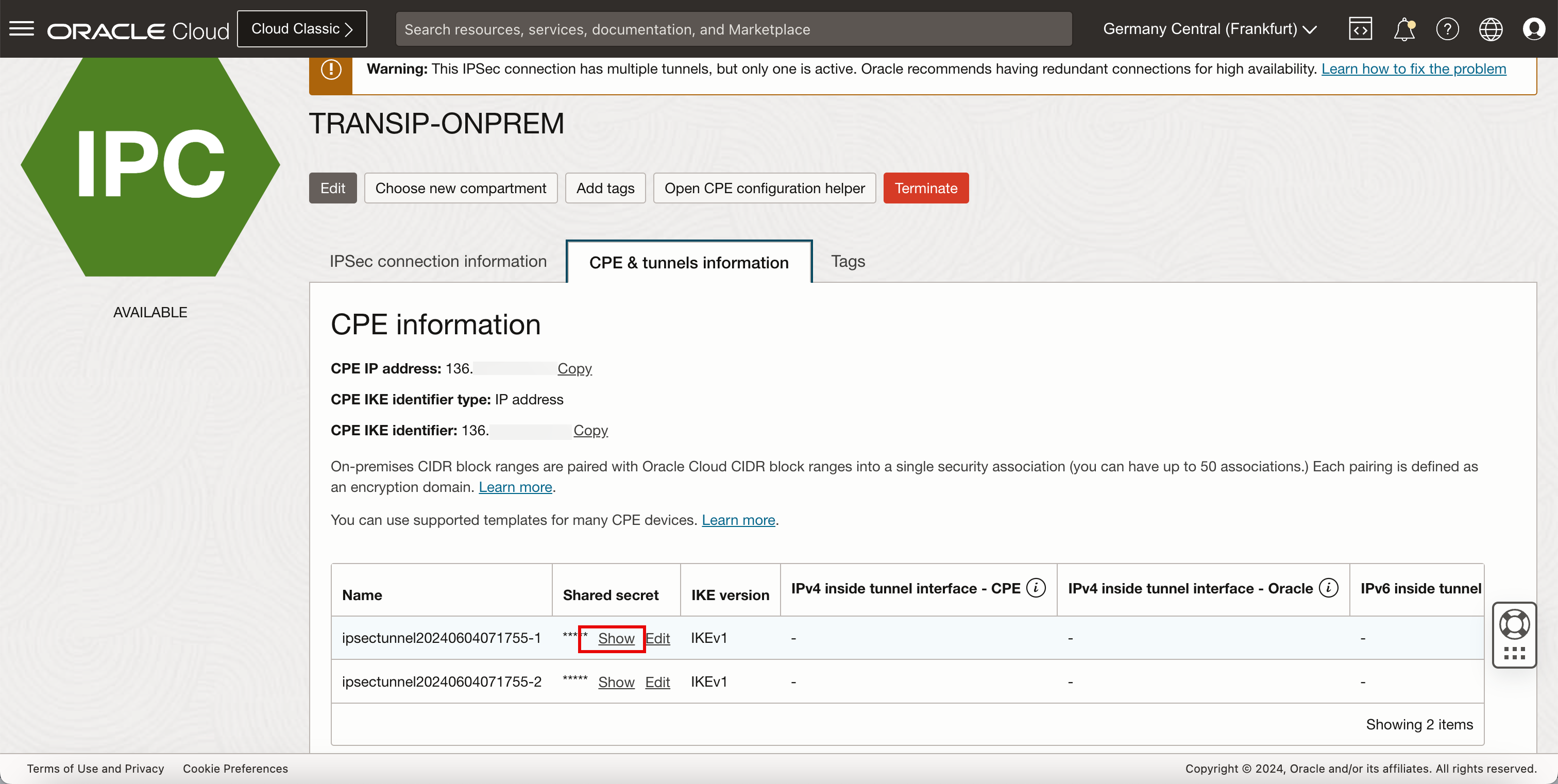

按一下 CPE 與通道資訊。

-

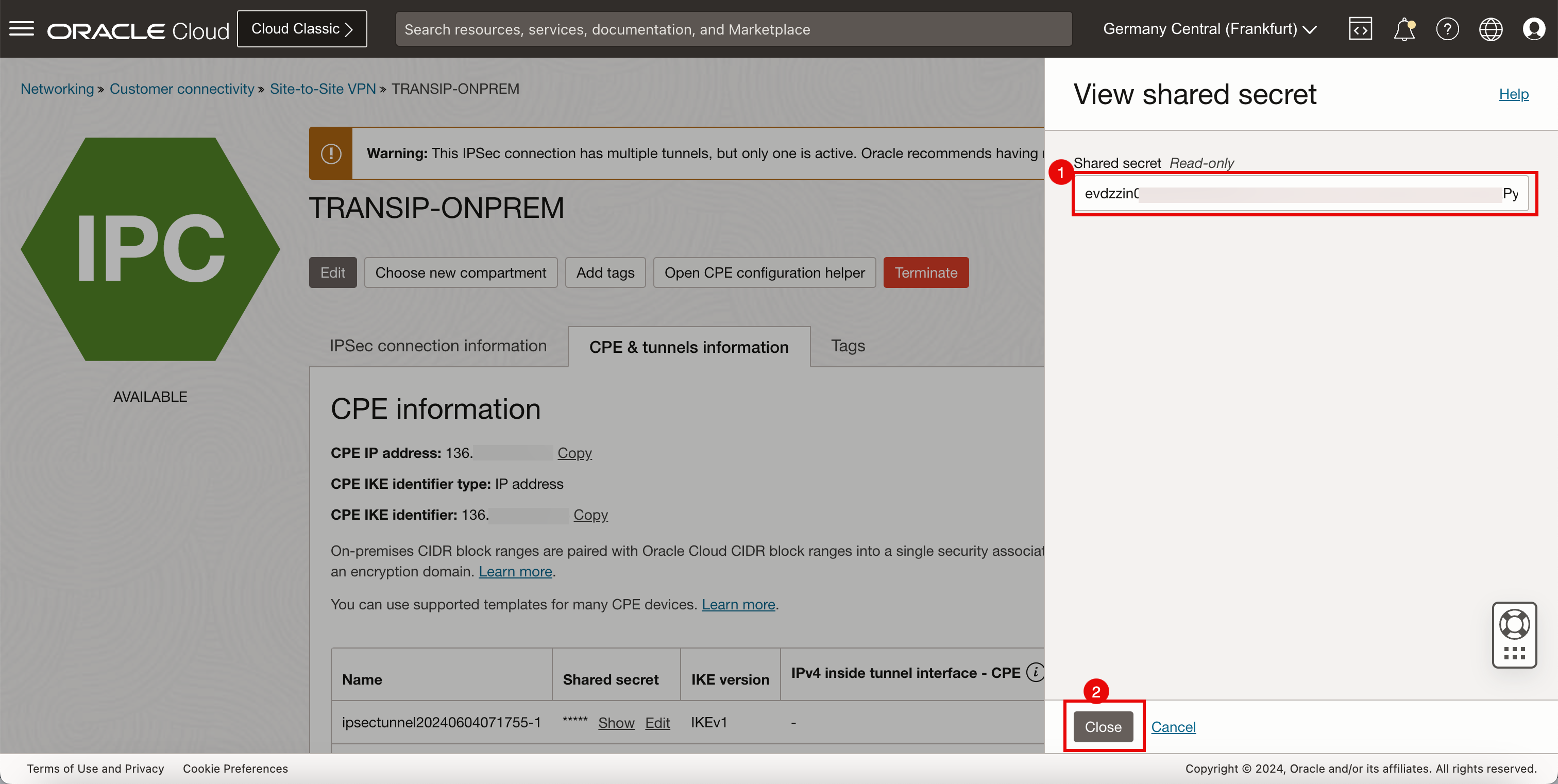

按一下顯示。

- 請注意,共用秘密金鑰是自動產生的。儲存此私密金鑰時,必須設定通道的另一邊 (內部部署)。

- 按一下關閉。

作業 4:設定內部部署子網路的 Hub 和 Spoke VCN 路由

若要在 Hub 和 Spoke 網路架構內遞送來自內部部署網路的網路流量,我們需要對動態路由閘道 (DRG) 和 VCN 路由表進行一些變更。

下圖說明製程表格,所以這是我們的起點。

作業 4.1:更新路線匯入

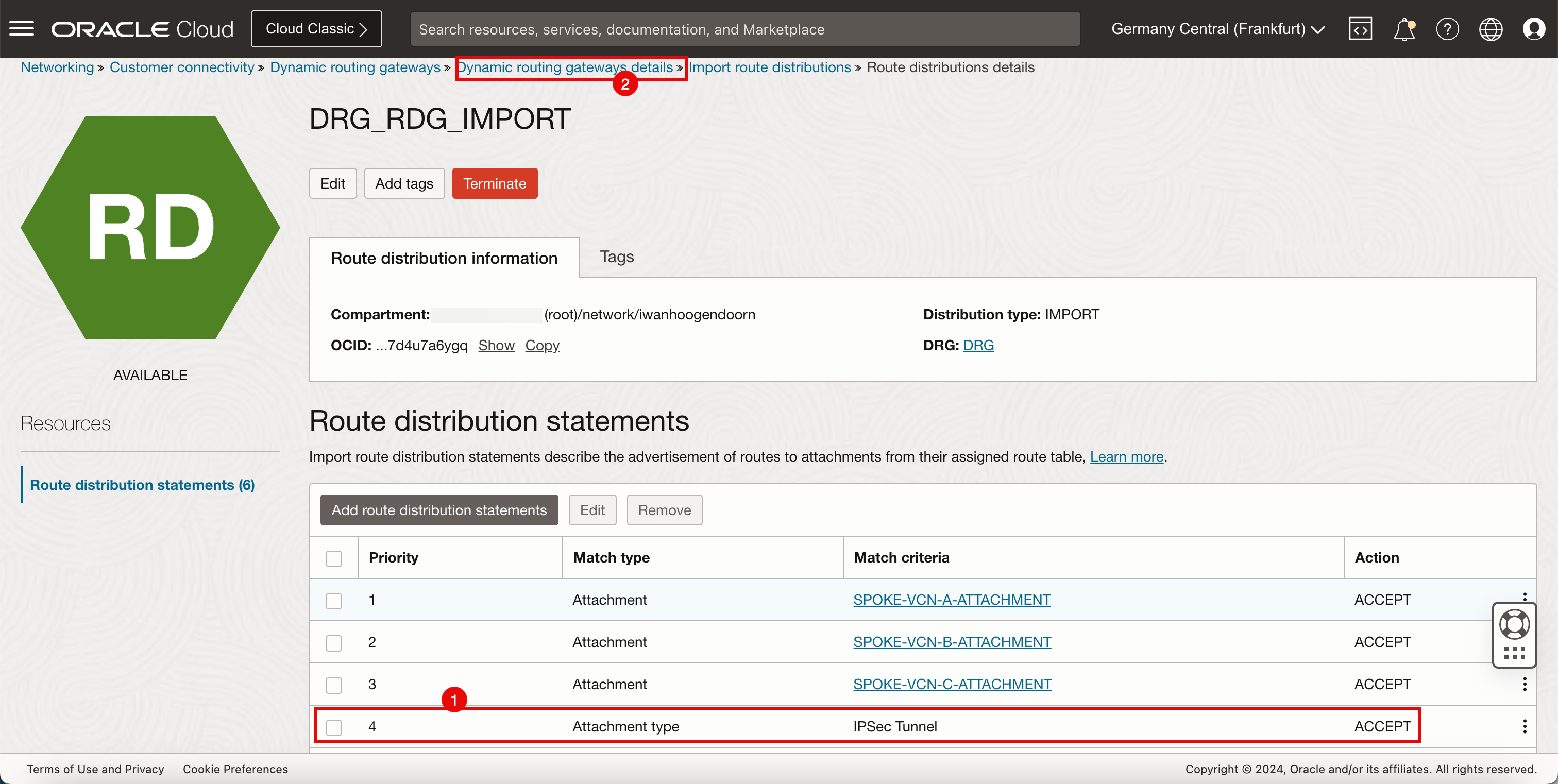

-

更新 DRG 中的路由分配群組 (

DRG_RDG_IMPORT)。新增 IPSec 通道連附項類型 (優先順序 4)。優先順序 相符類型 比對條件 動作 1 附件 SPOKE_VCN- 附件 (_A) ACCEPT 2 附件 SPOKE_VCN-B 附件 (_A) ACCEPT 3 附件 SPOKE_VCN- 附件 (_A) ACCEPT 4 附件類型 IPSec 通道 ACCEPT -

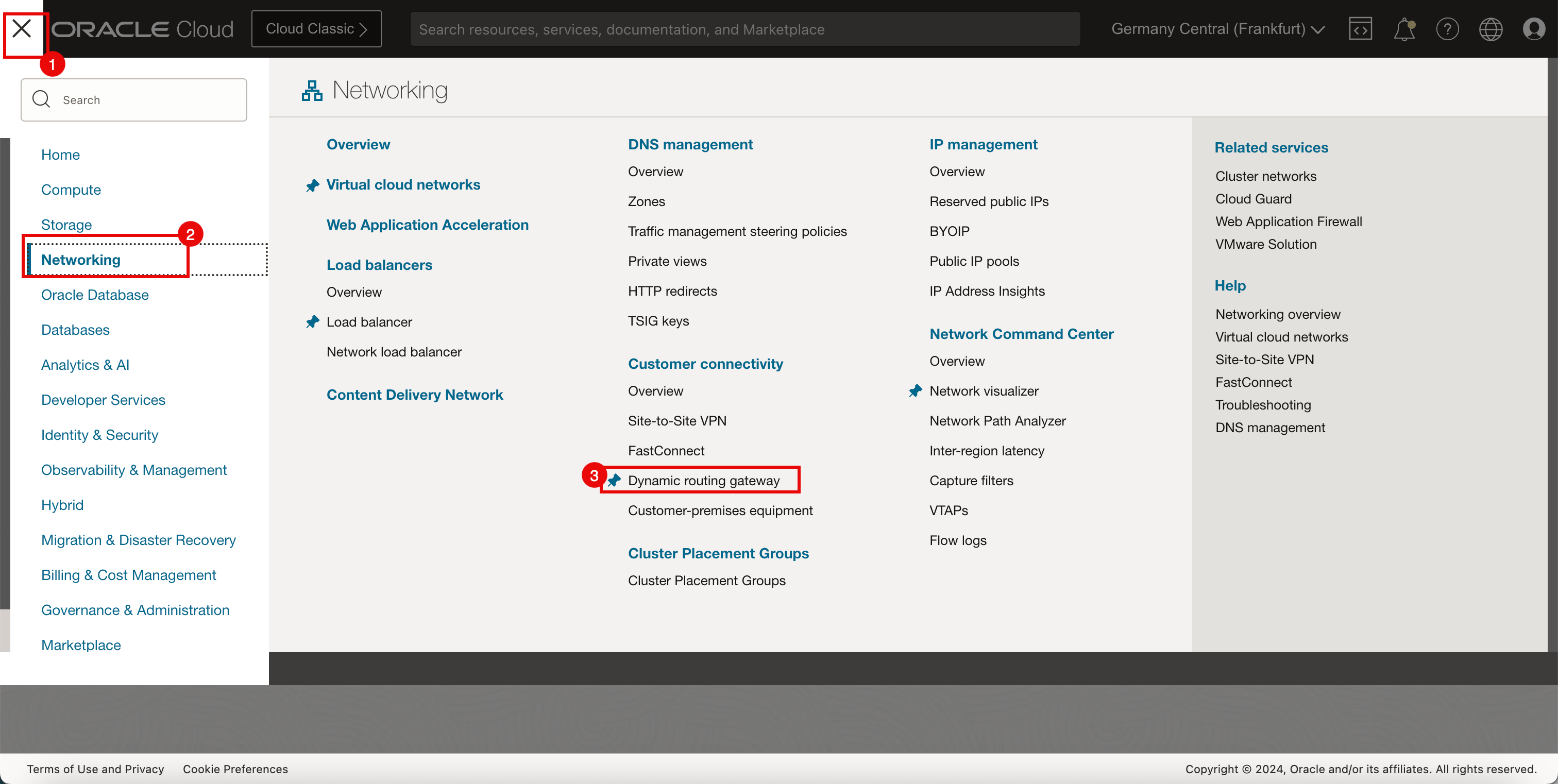

前往 OCI 主控台。

- 按一下左上角的漢堡選單 (按)。

- 按一下網路。

- 按一下動態路由閘道。

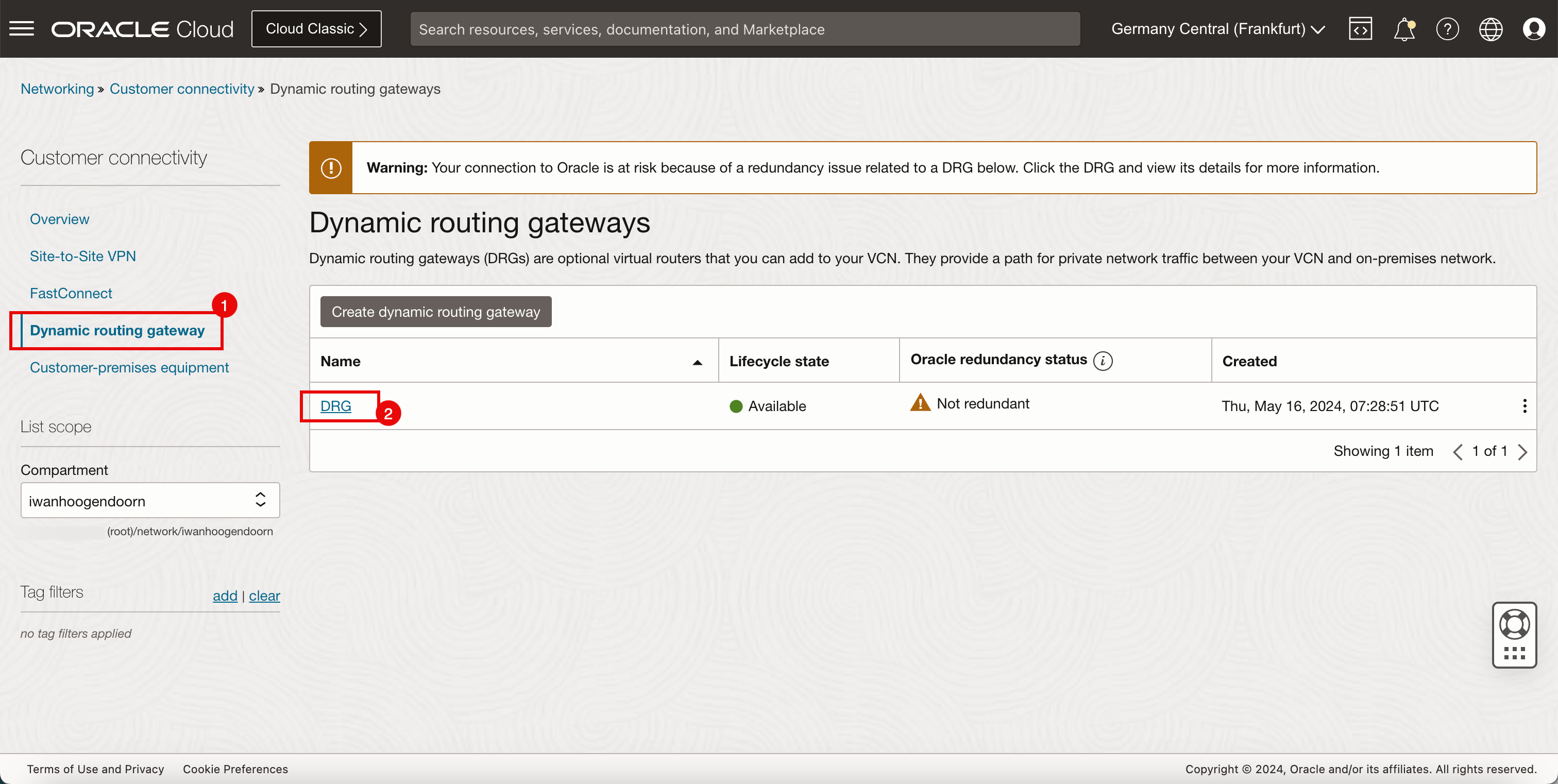

- 按一下動態路由閘道。

- 按一下我們用於 VCN 路由環境的 DRG。

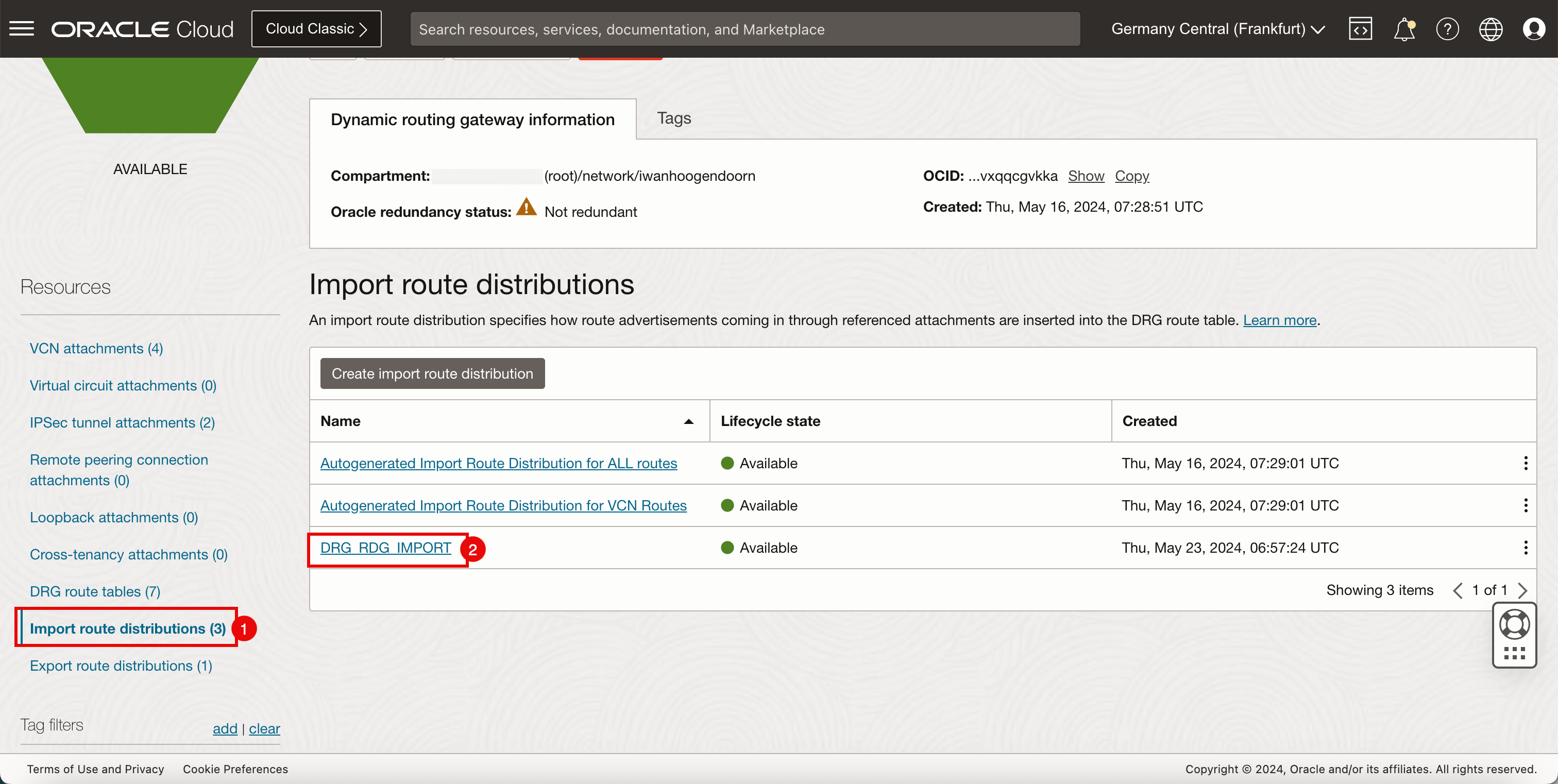

- 按一下匯入路由分配。

- 按一下匯入路由分配 (

DRG_RDG_IMPORT)。

-

請務必新增路由分配敘述句。

- 請注意,路由分配敘述句已順利新增。

- 按一下動態路由閘道詳細資訊即可返回 DRG 詳細資訊頁面。

-

下圖說明我們目前所建立內容的視覺呈現方式。

-

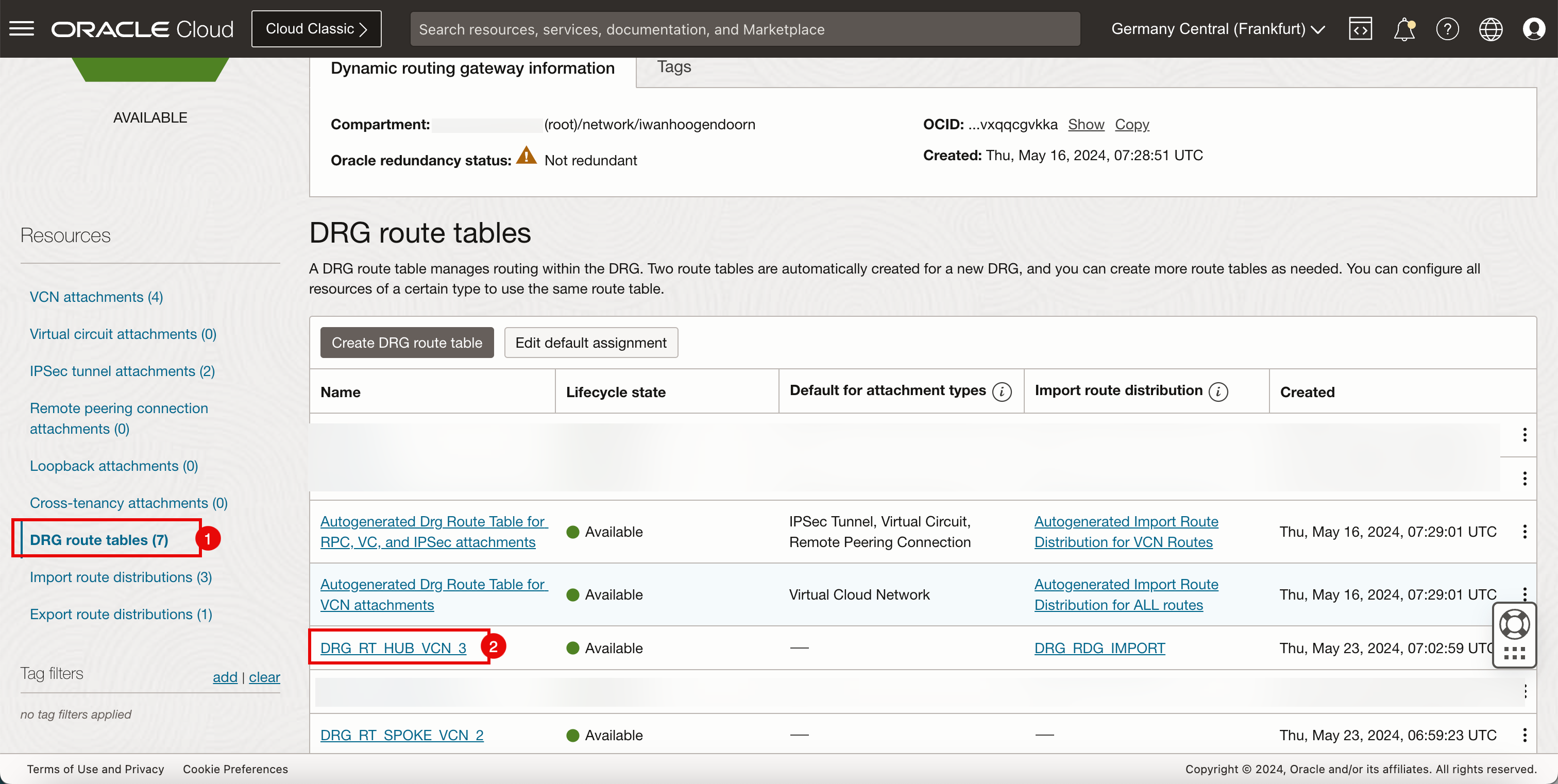

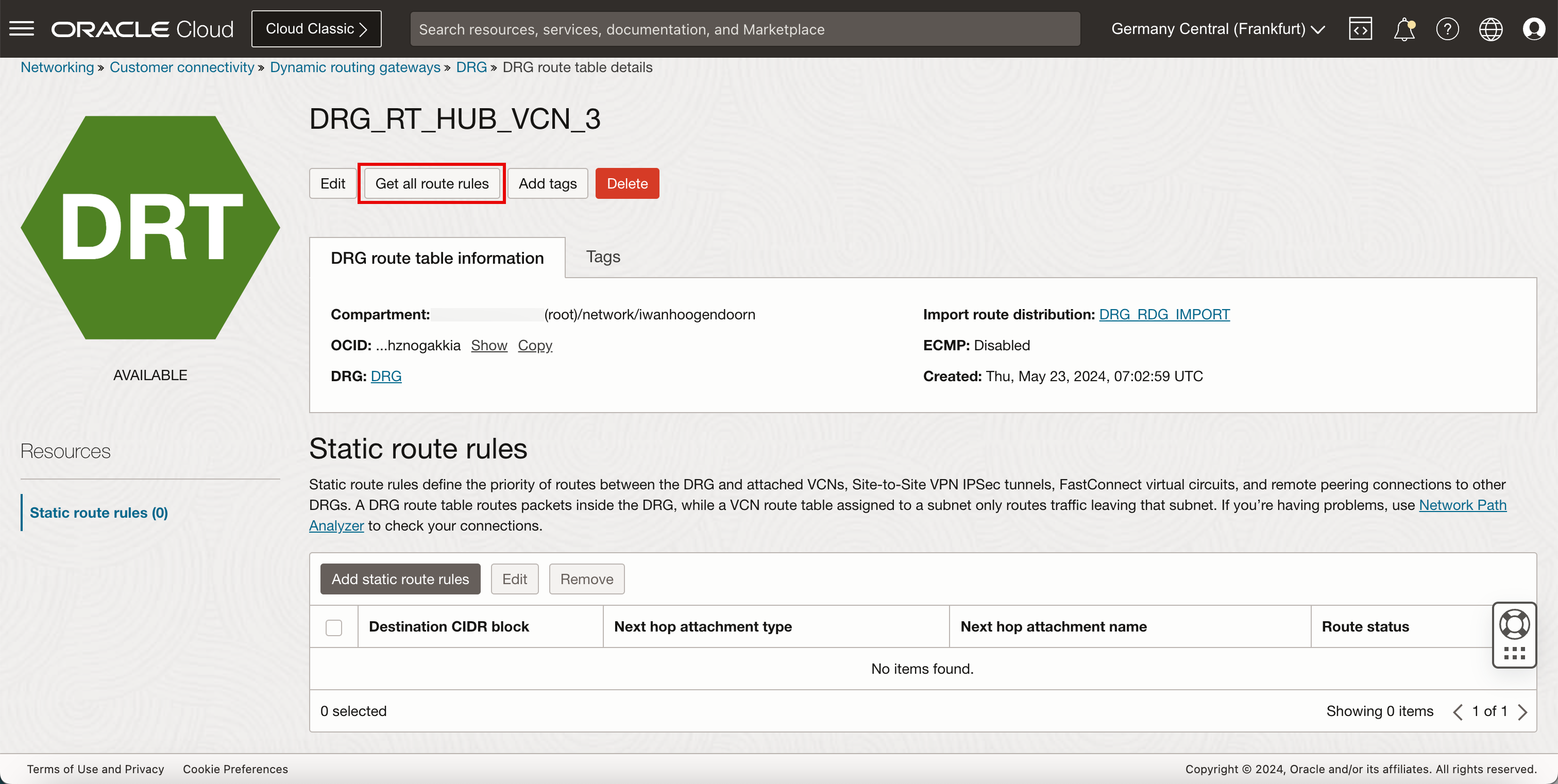

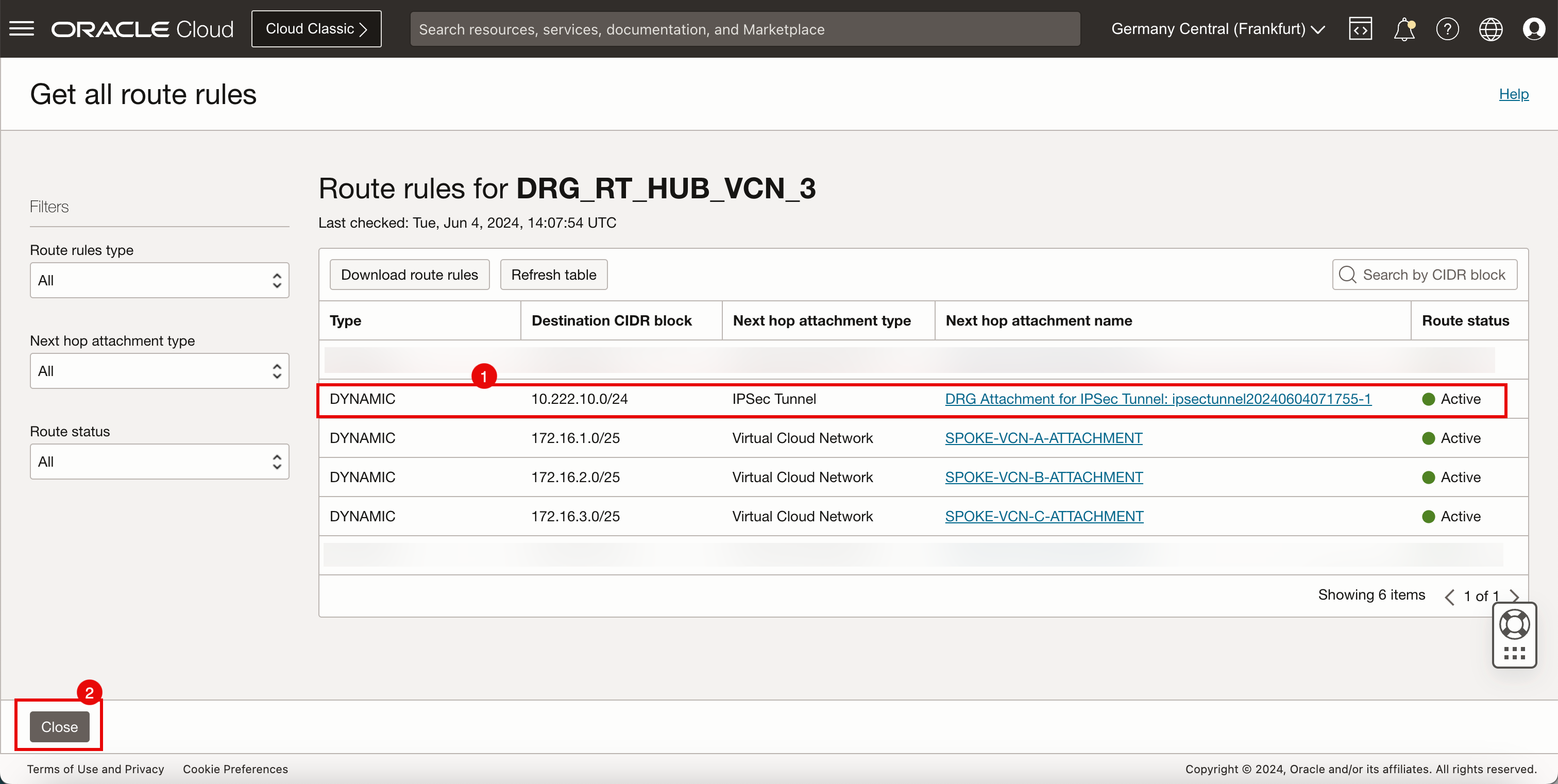

我們已經匯入 DRG 路由表

DRG_RT_HUB_VCN_3中的路由。注意:此 DRG 路由表 (

DRG_RT_HUB_VCN_3) 和路由表連附項將確保 DRG 上已知和瞭解來自發言人和企業內部部署 (IPSec) 的所有網路,讓 DRG 知道網路在網路發言和路由網路的目的地。- 按一下 DRG 路由表以進行驗證。

- 按一下

DRG_RT_HUB_VCN_3路由表。

-

按一下取得所有路由規則。

- 請注意,表格中會顯示來自內部部署 (

10.222.10.0/24) 的路由。這表示 DRG 知道如何透過 IPSec 通道連線內部部署網路 (10.222.10.0/24)。 - 按一下關閉。

- 請注意,表格中會顯示來自內部部署 (

-

按一下 DRG 以返回 DRG 詳細資訊頁面。

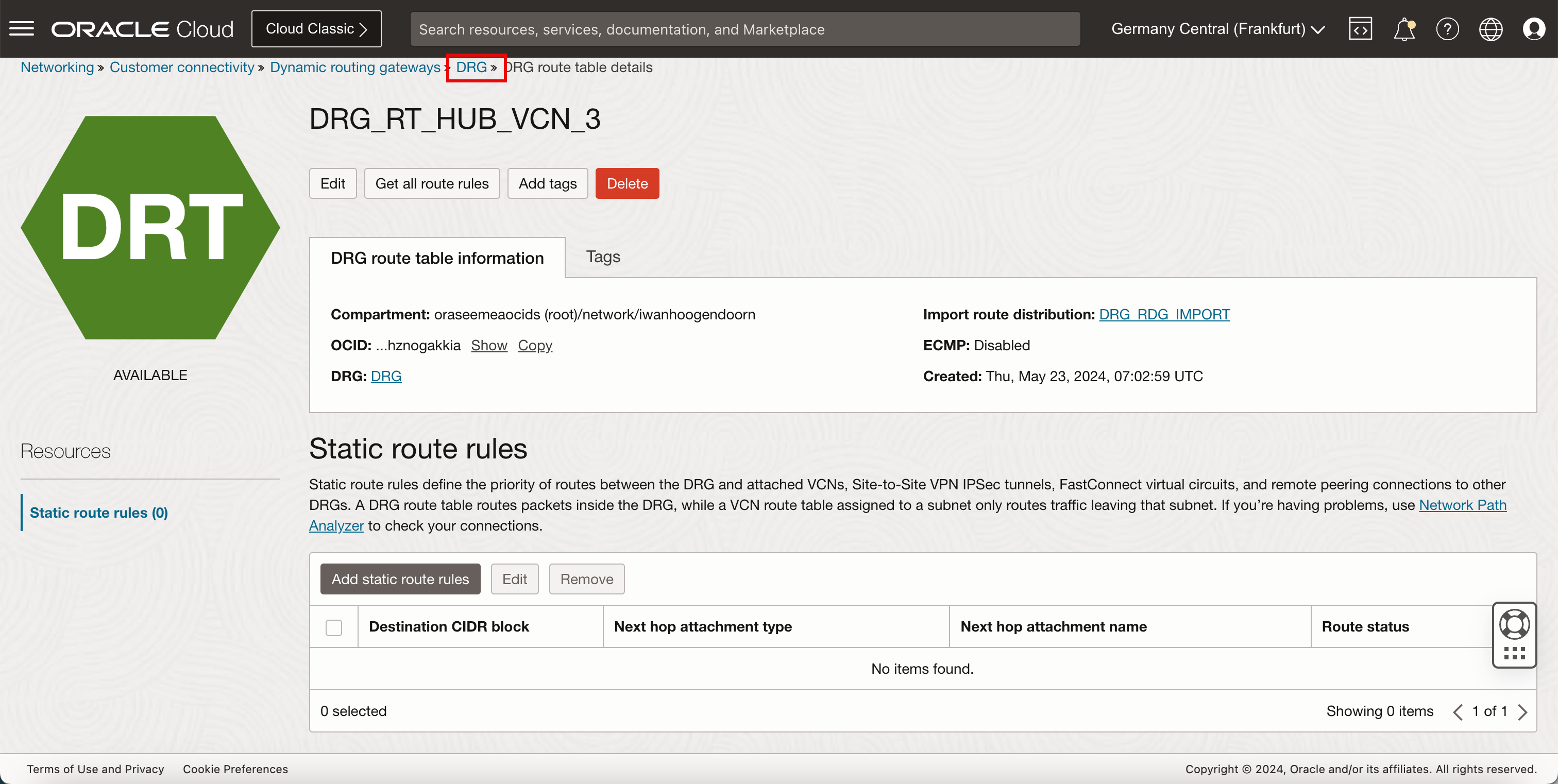

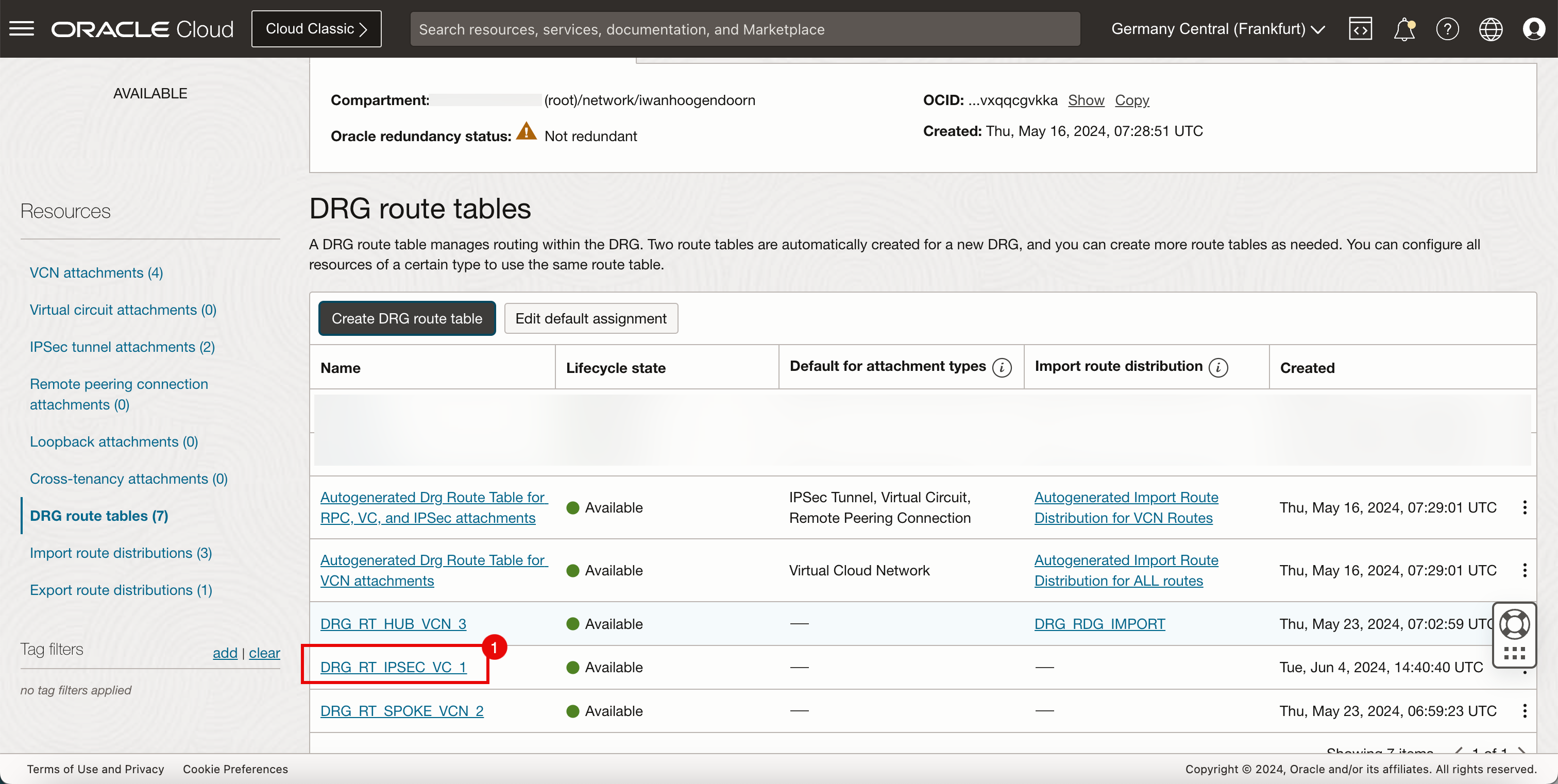

作業 4.2:建立新的 Hub VCN 路由表並與 IPSec DRG 連附項建立關聯

-

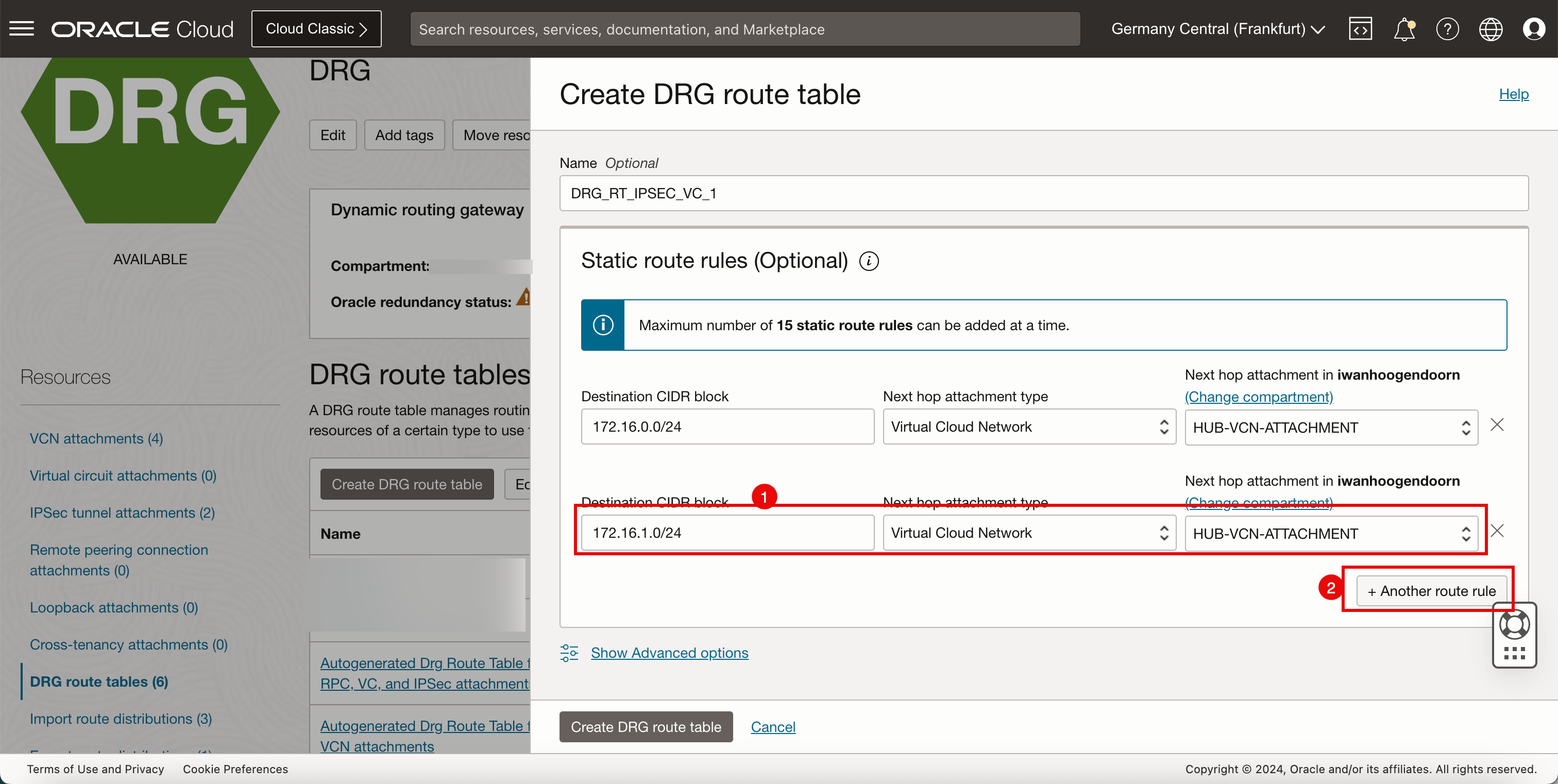

在 DRG 中建立新的路由表 (

DRG_RT_IPSEC_VC_1)。目的地 CIDR 下一個躍點連附項類型 下一個躍點連附項名稱 172.16.0.0/24 虛擬雲端網路 HUB_VCN_ATTACHMENT 172.16.1.0/24 虛擬雲端網路 HUB_VCN_ATTACHMENT 172.16.2.0/24 虛擬雲端網路 HUB_VCN_ATTACHMENT 172.16.3.0/24 虛擬雲端網路 HUB_VCN_ATTACHMENT -

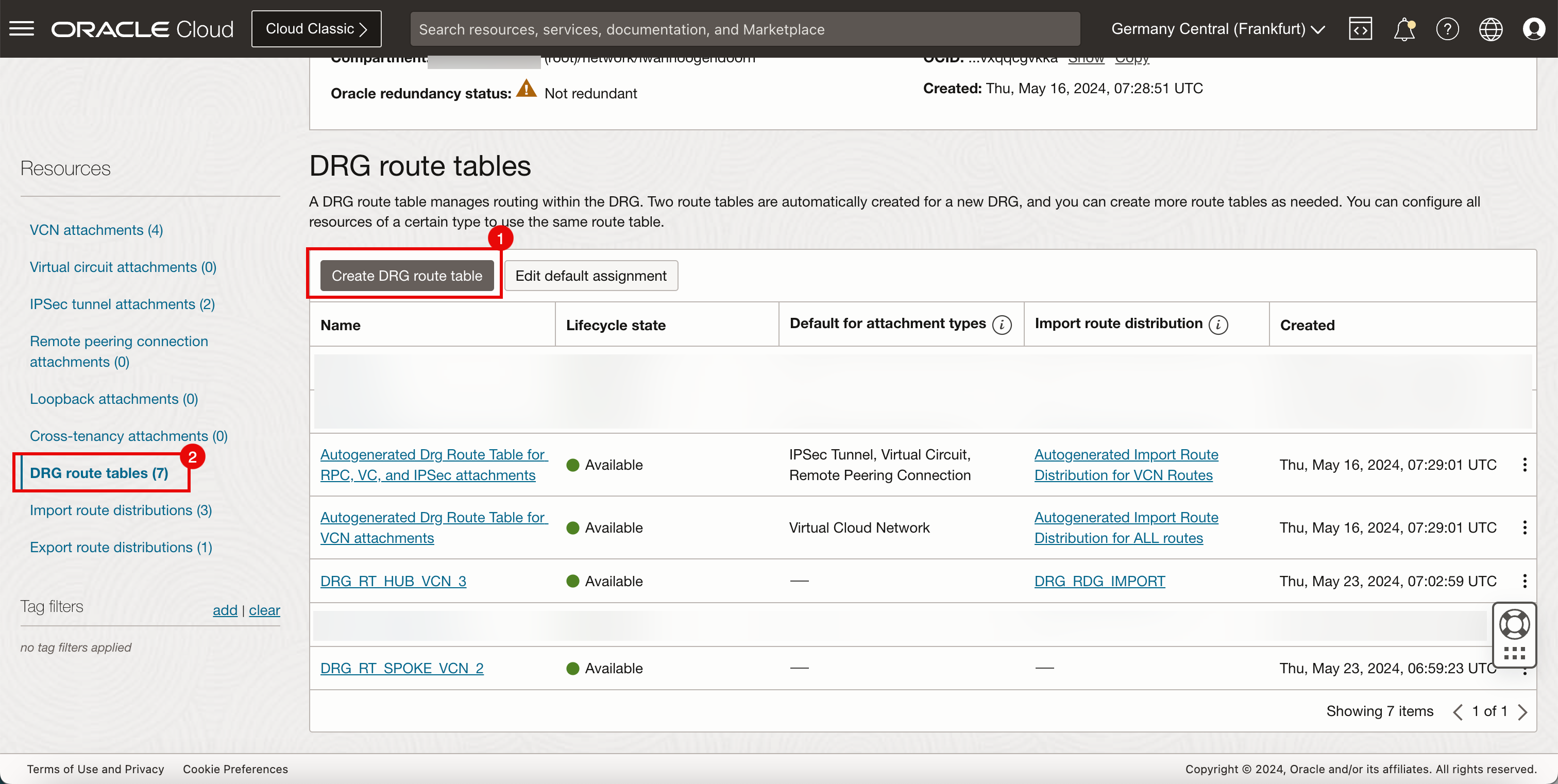

前往 OCI 主控台。

- 按一下 DRG 路由表。

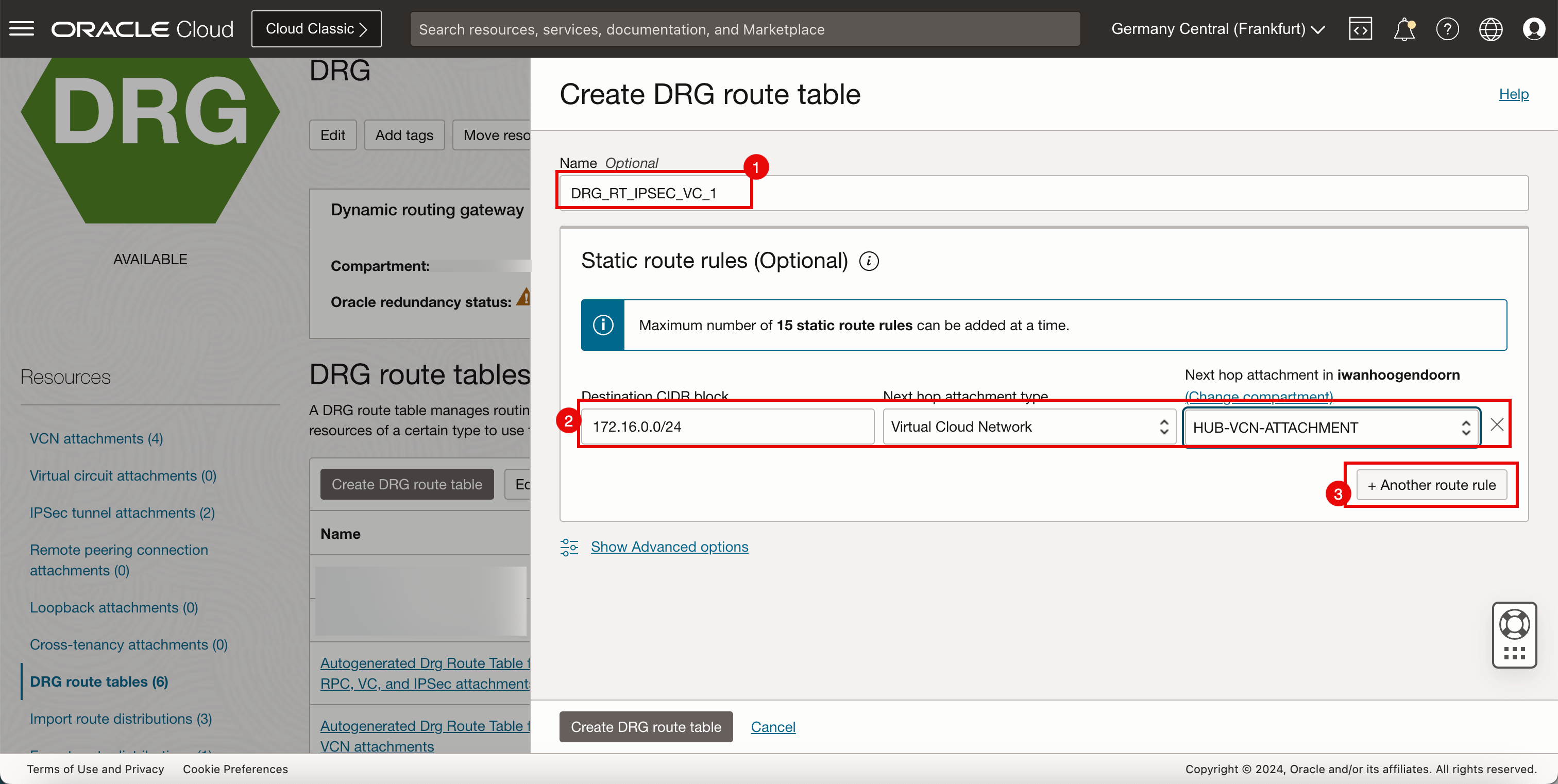

- 按一下建立 DRG 路由表。

- 輸入 DRG 路由表的名稱。

- 在靜態路由規則中,輸入下列資訊以新增靜態規則。

- 目的地 CIDR 區塊:輸入

172.16.0.0/24。 - 下一個躍點連附項類型:選取虛擬雲端網路。

- 下一個躍點連附項: 選取中樞 VCN。

- 目的地 CIDR 區塊:輸入

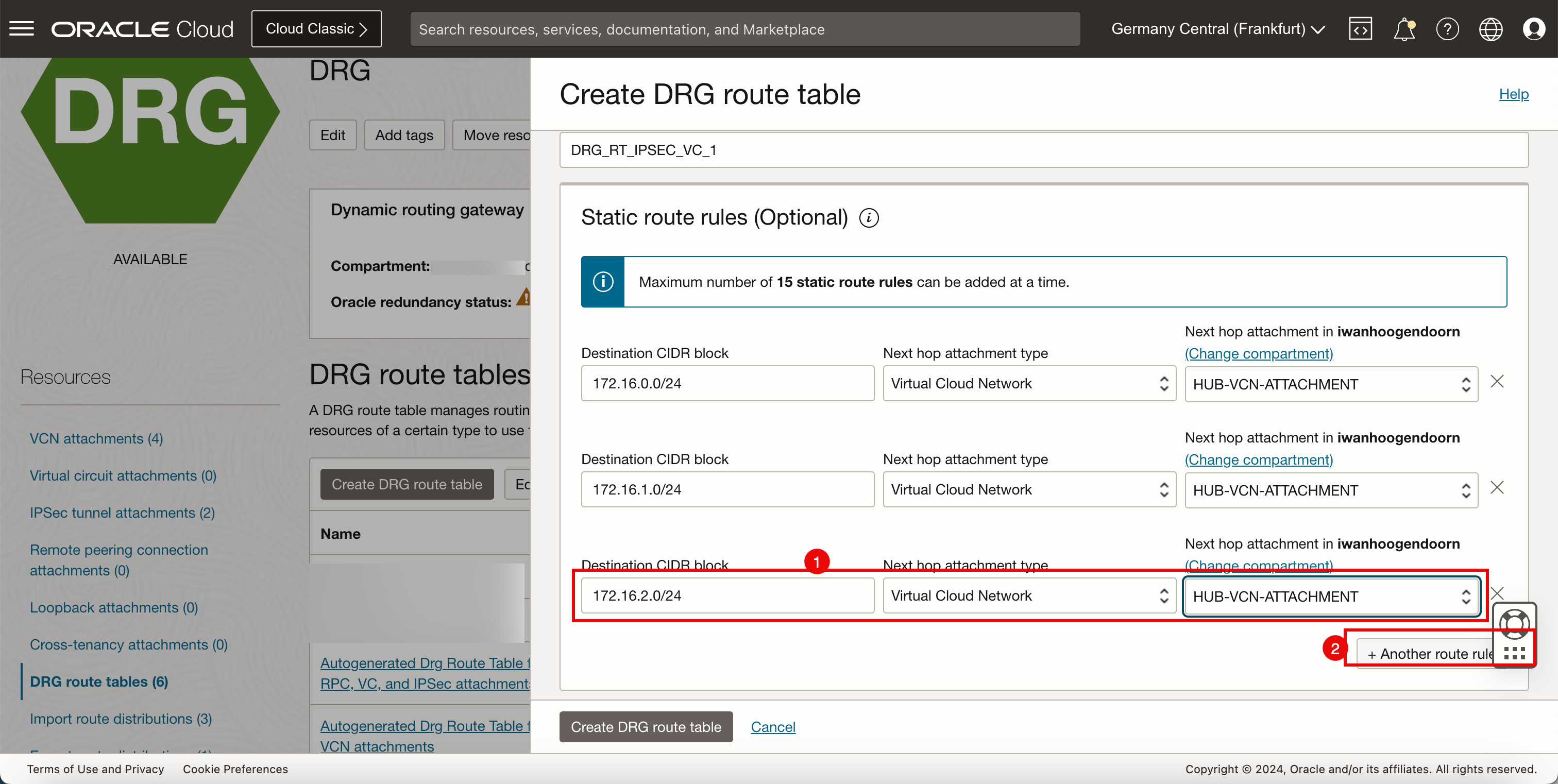

- 按一下 + 其他規則。

- 新增靜態規則。

- 目的地 CIDR 區塊:輸入

172.16.1.0/24。 - 下一個躍點連附項類型:選取虛擬雲端網路。

- 下一個躍點連附項: 選取中樞 VCN。

- 目的地 CIDR 區塊:輸入

- 按一下 + 其他規則。

- 新增靜態規則。

- 目的地 CIDR 區塊:輸入

172.16.2.0/24。 - 下一個躍點連附項類型:選取虛擬雲端網路。

- 下一個躍點連附項: 選取中樞 VCN。

- 目的地 CIDR 區塊:輸入

- 按一下 + 其他規則。

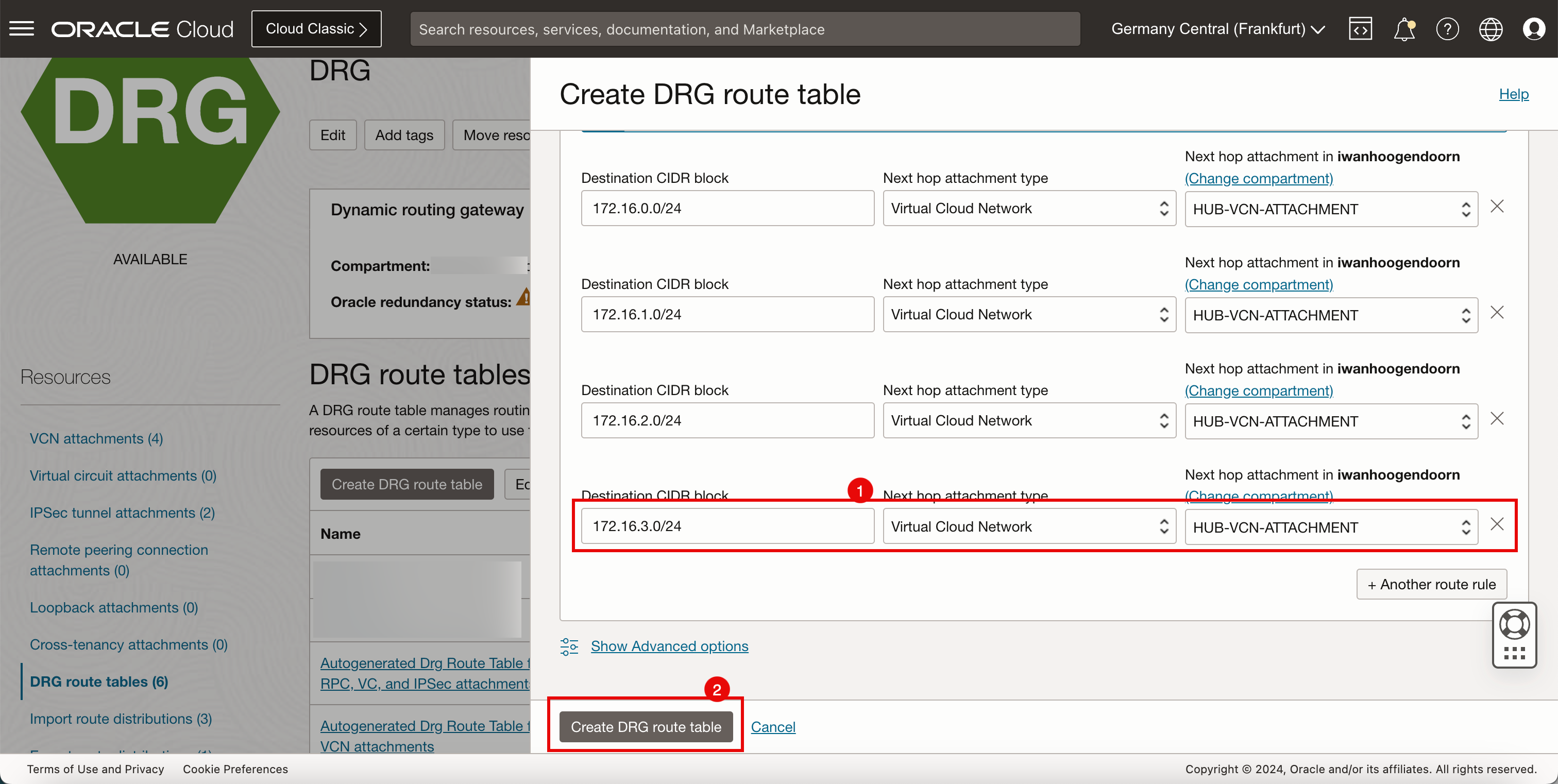

- 新增靜態規則。

- 目的地 CIDR 區塊:輸入

172.16.3.0/24。 - 下一個躍點連附項類型:選取虛擬雲端網路。

- 下一個躍點連附項: 選取中樞 VCN。

- 目的地 CIDR 區塊:輸入

- 按一下建立 DRG 路由表。

-

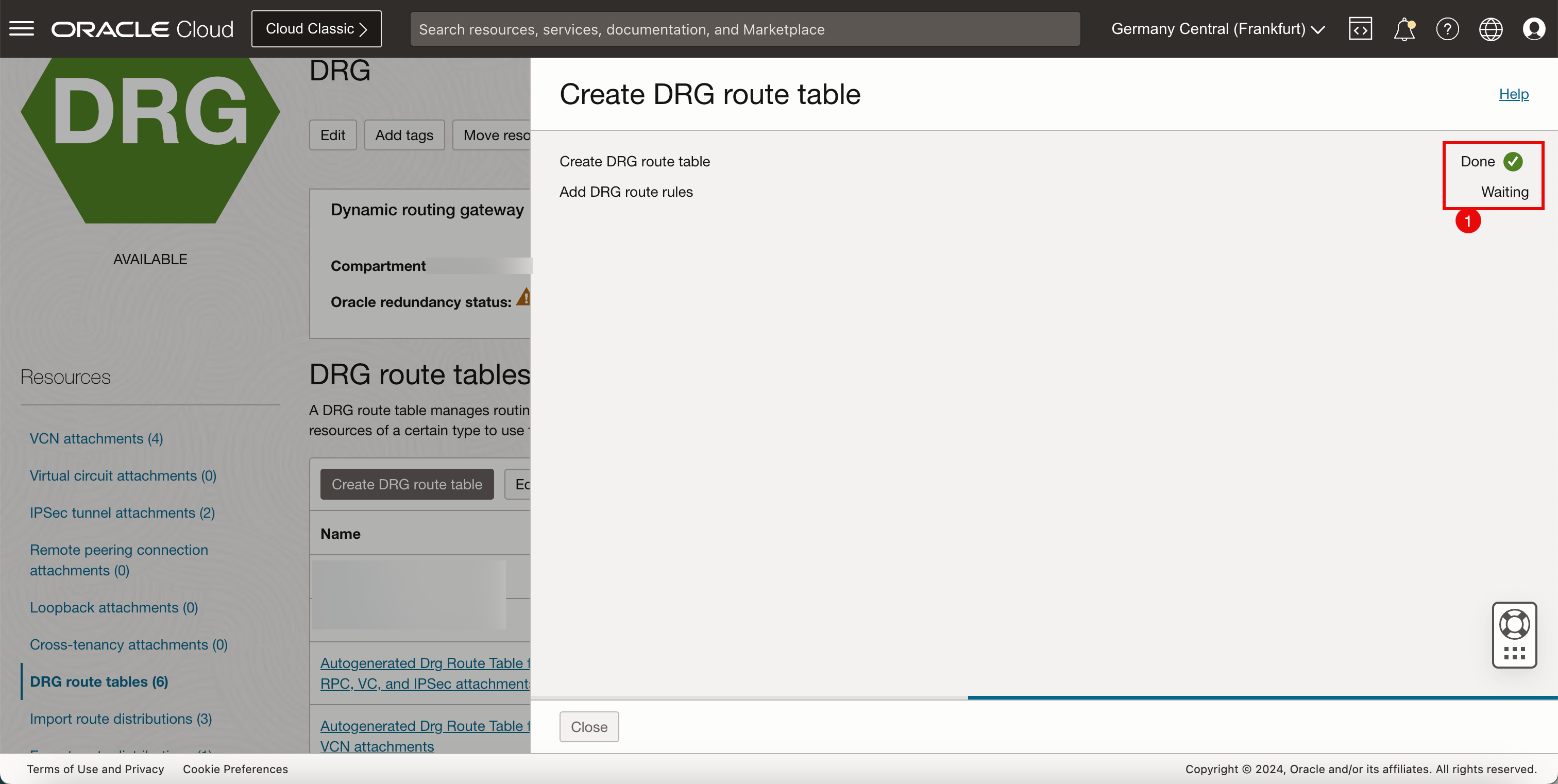

幾分鐘之後,將會建立路由表。

- 請注意,已建立新的 DRG 路由表 (

DRG_RT_IPSEC_VC_1)。

- 請注意,已建立新的 DRG 路由表 (

-

下圖說明我們目前所建立內容的視覺呈現方式。

-

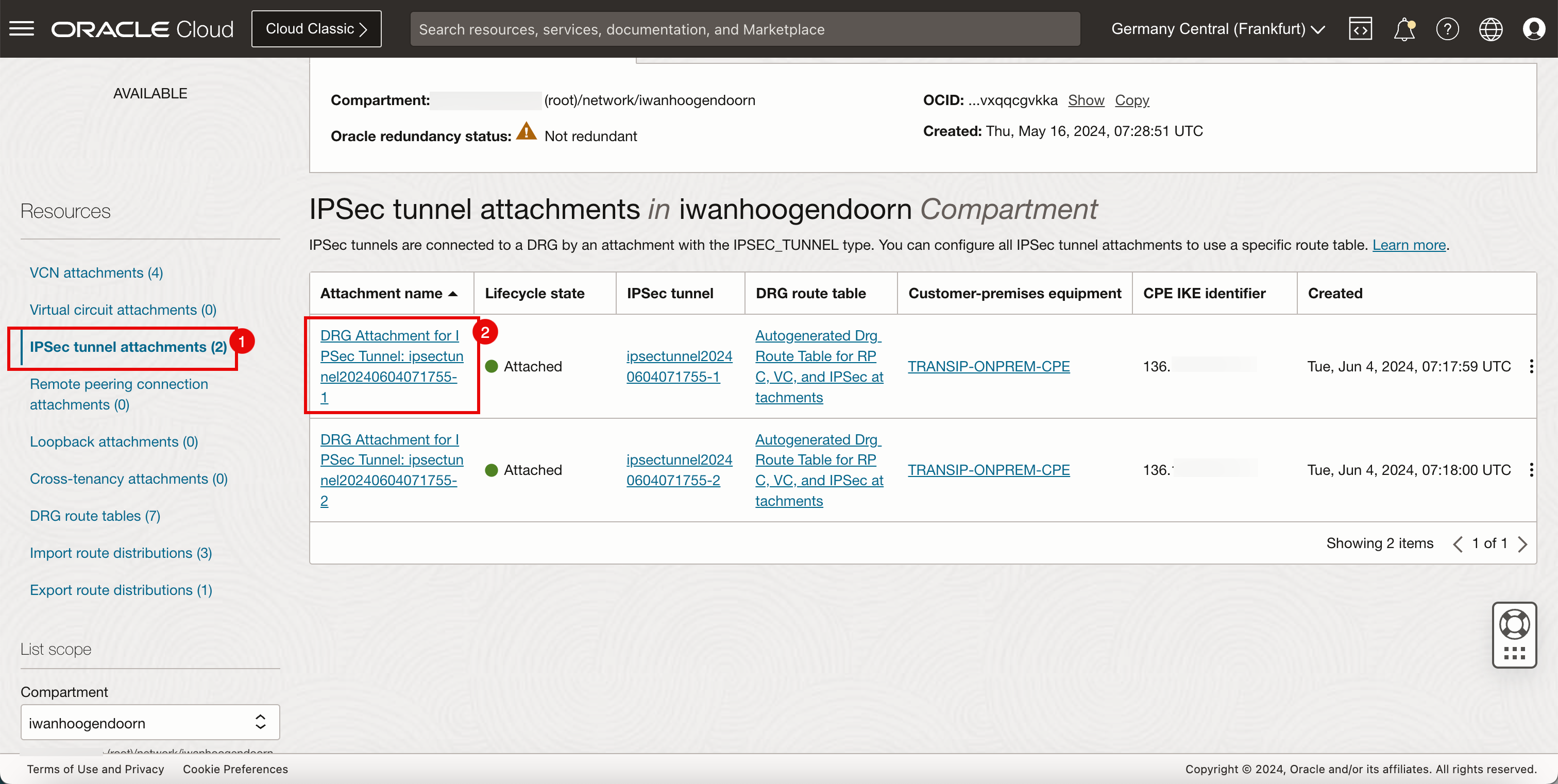

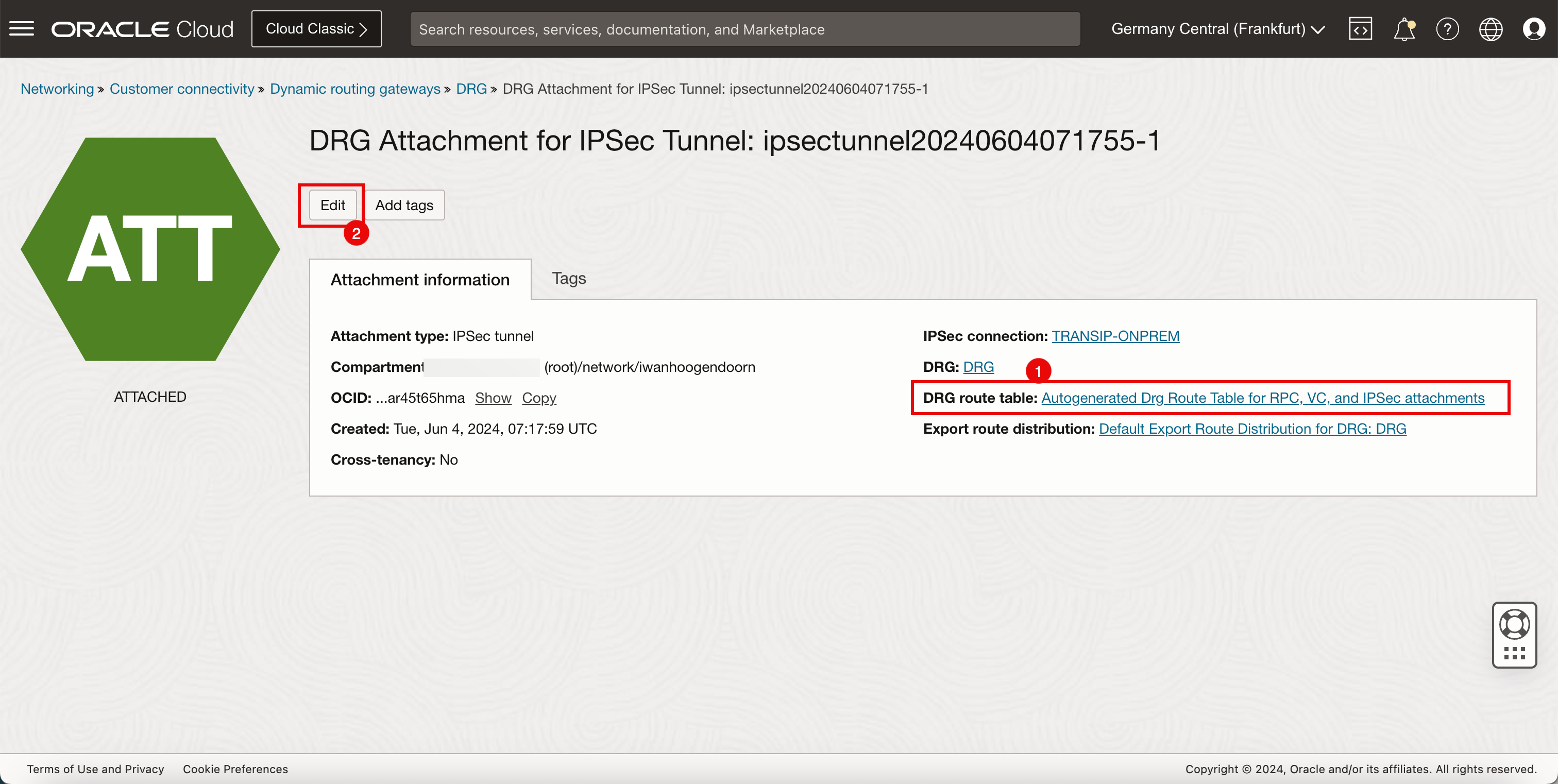

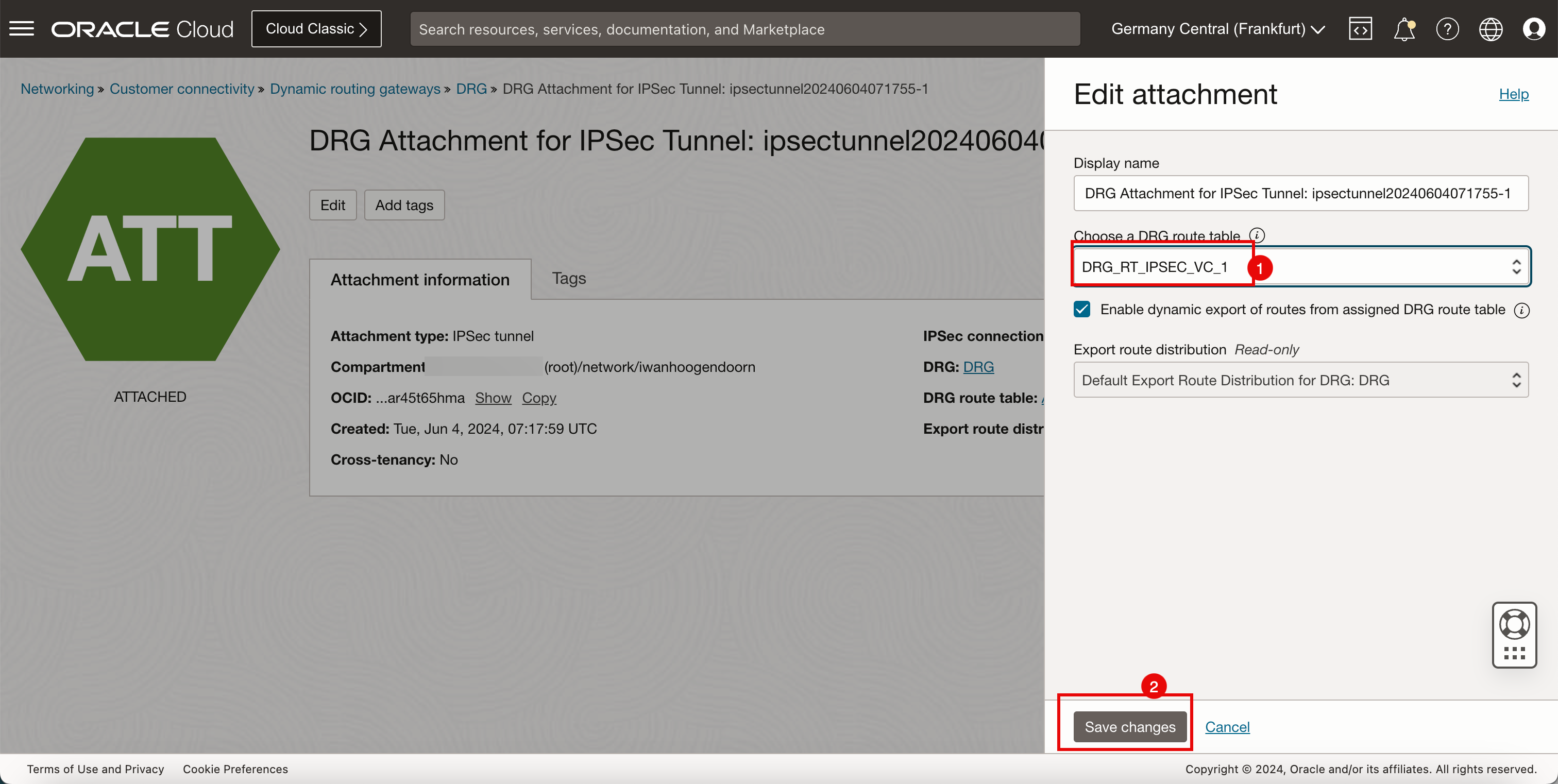

我們必須將路由表與 DRG IPSec 通道連附項建立關聯 / 連附 / 連結。

注意:此 DRG 路由表 (

DRG_RT_IPSEC_VC_1) 和路由表連附項將確保可從內部部署連線所有網路。這也是控制遞送的方式,而且只允許遞送至您想要遞送的目標發言人。- 按一下 IPSec 通道附件。

- 按一下第一個附件。

- 請注意,IPSec 附件正在使用自動產生的預設 DRG 路由表。

- 按一下編輯。

- 選取上方建立的 DRG 路由表 (

DRG_RT_IPSEC_VC_1)。 - 按一下儲存變更。

- 請注意,第一個 IPSec 通道的 IPSec 附件上有一個作用中的新 DRG 路由表。

- 按一下 DRG 以返回 DRG 詳細資訊頁面。

-

下圖說明我們目前所建立內容的視覺呈現方式。

注意:我們將不會更新第二個 IPSec 通道連附項的 DRG 路由表,因為本教學課程中未使用第二個通道。

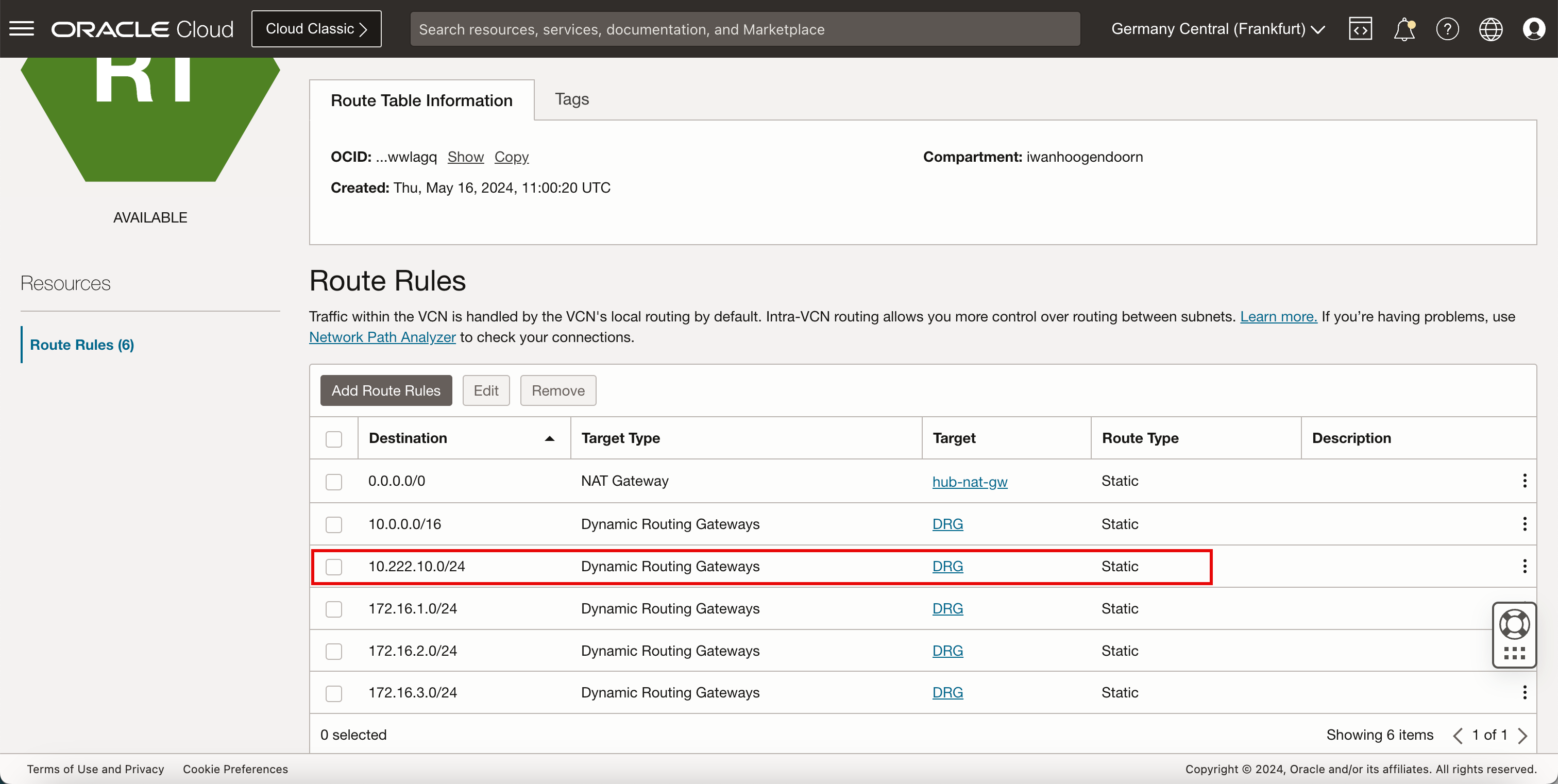

作業 4.3:更新 Hub VCN 專用子網路路由表

要更新的最後一個路由表是與中樞 VCN 中專用子網路關聯的 VCN 路由表。

-

更新中樞 VCN 中的路由表 (

VCN_RT_HUB_PRIVATE_SUBNET)。將內部部署網路新增至 (

VCN_RT_HUB_PRIVATE_SUBNET) 表格。目的地 目標類型 Target 路由類型 0.0.0.0/0 NAT 閘道 立方公尺 area unit 靜態 172.16.1.0/24 動態路由閘道 DRG 靜態 172.16.2.0/24 動態路由閘道 DRG 靜態 172.16.3.0/24 動態路由閘道 DRG 靜態 10.222.10.0/24 動態路由閘道 DRG 靜態 注意: 此 VCN 路由表 (

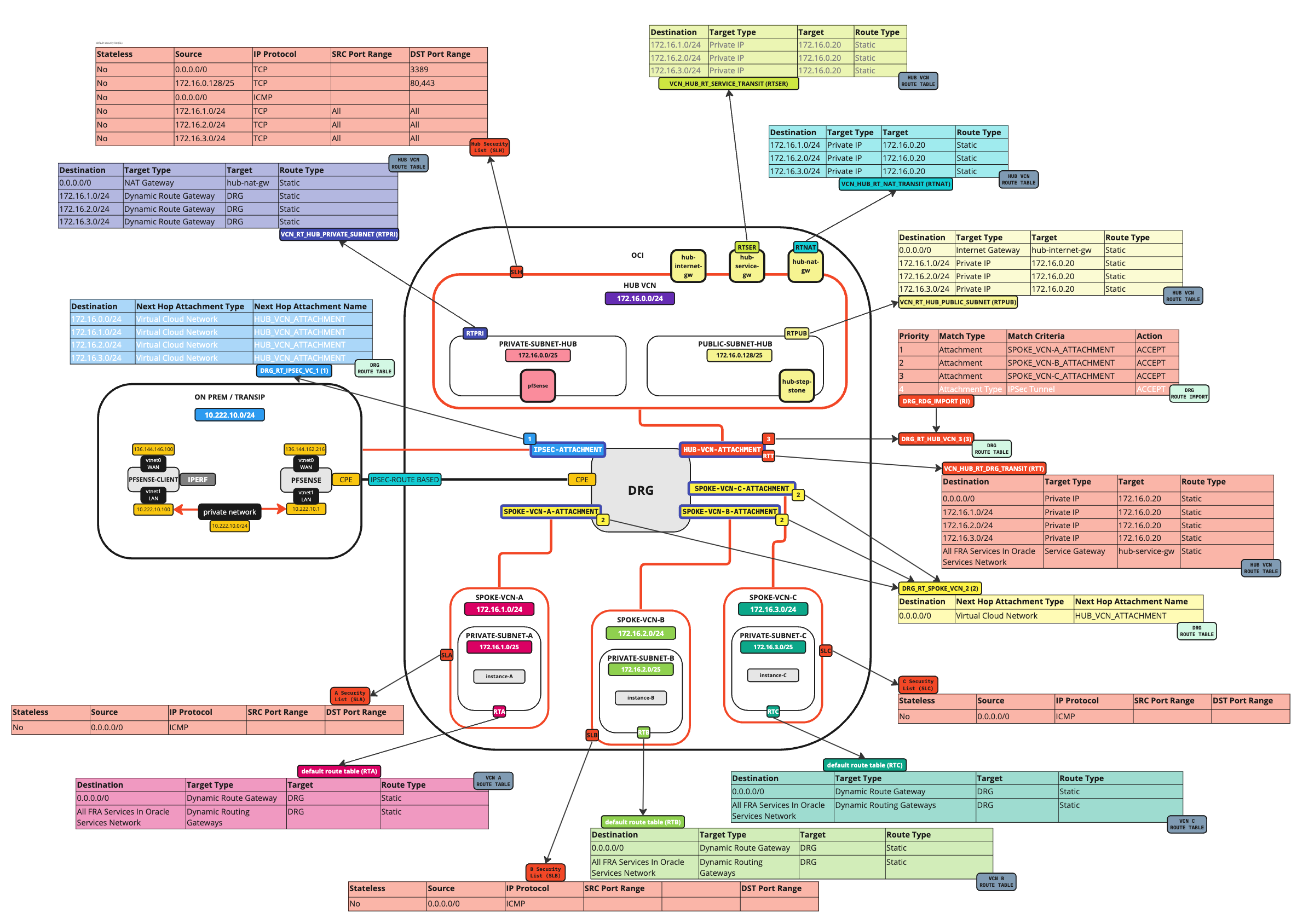

VCN_RT_HUB_PRIVATE_SUBNET) 將路由和內部部署 IPSec 網路的目的地流量遞送至防火牆。目的地為 NAT 閘道之網際網路 (網輻網路以外的所有流量) 的流量也會由此路由表遞送。 -

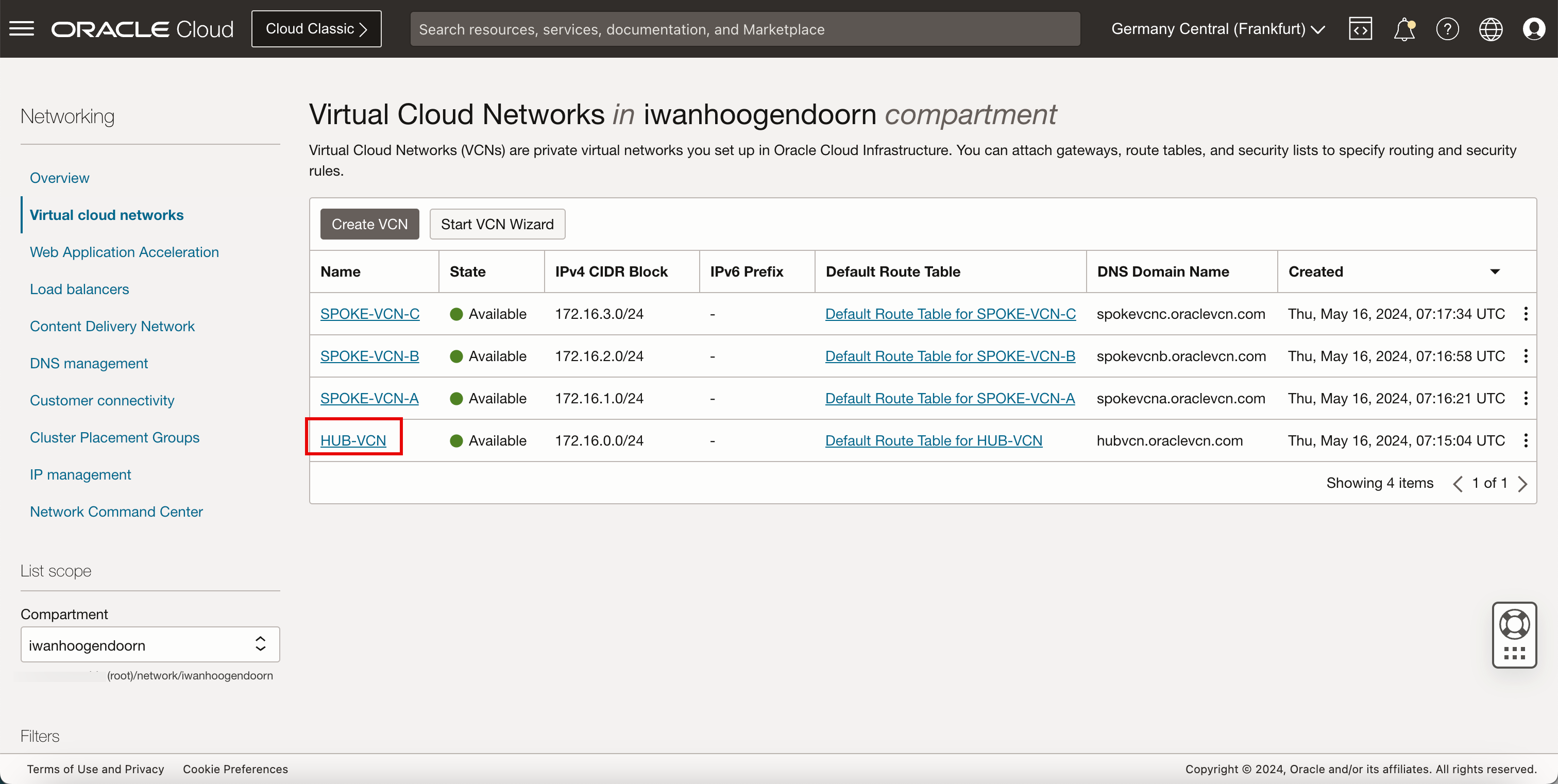

前往 OCI 主控台。

- 按一下左上角的漢堡選單 (按)。

- 按一下網路。

- 按一下虛擬雲端網路。

-

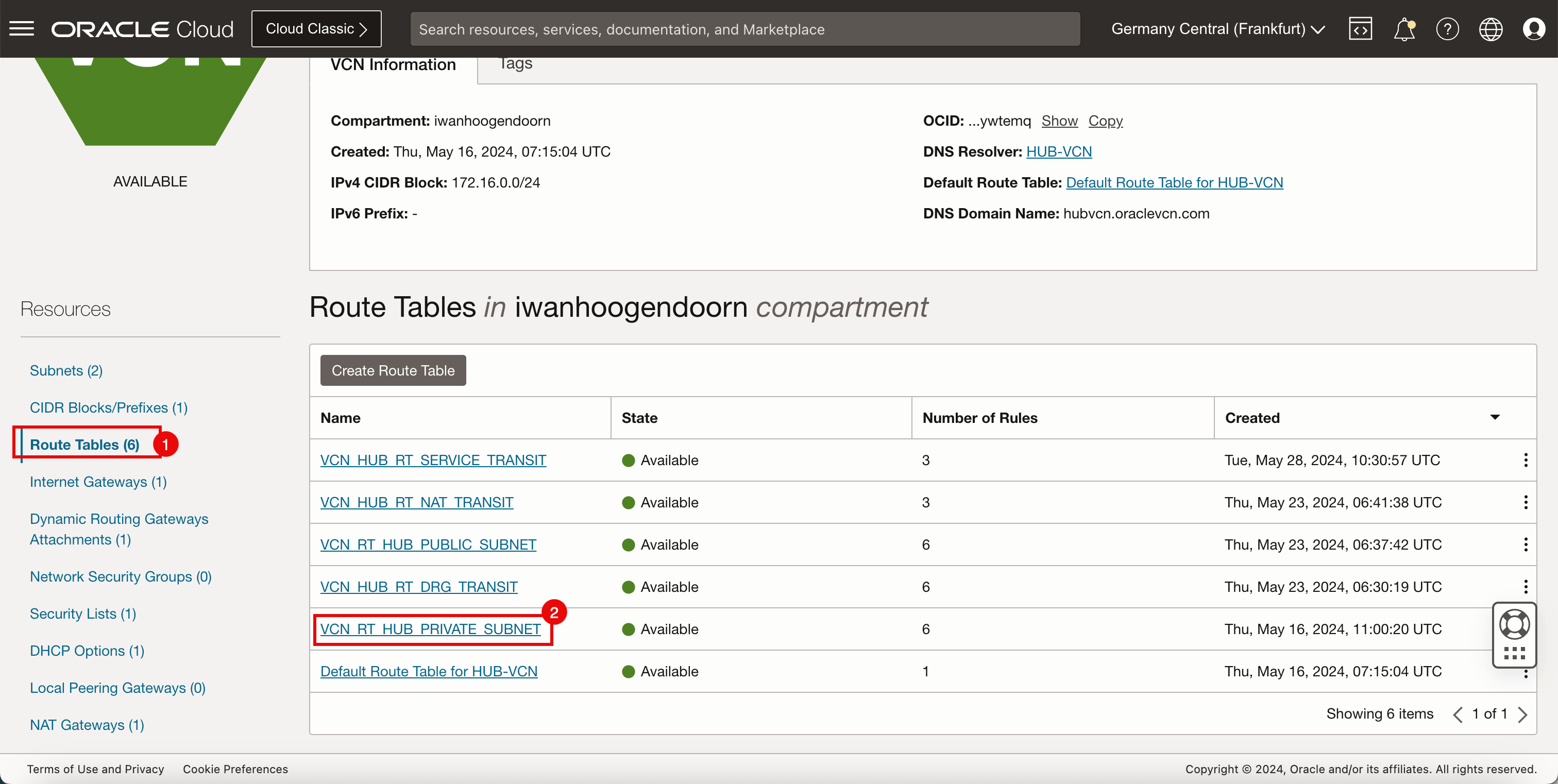

按一下中樞 VCN。

- 按一下路由表。

- 按一下

VCN_RT_HUB_PRIVATE_SUBNET路由表。

-

我已新增路線規則,請務必新增。順利在路由規則中新增時,看起來應該就像這樣。

-

下圖說明我們目前所建立內容的視覺呈現方式。

作業 5:使用 pfSense 在企業內部部署環境中建立網站至網站 VPN

我們已設定 IPSec 通道的 OCI 端。讓我們設定內部部署端。我們使用 pfSense 防火牆作為 IPSec 終止端點。

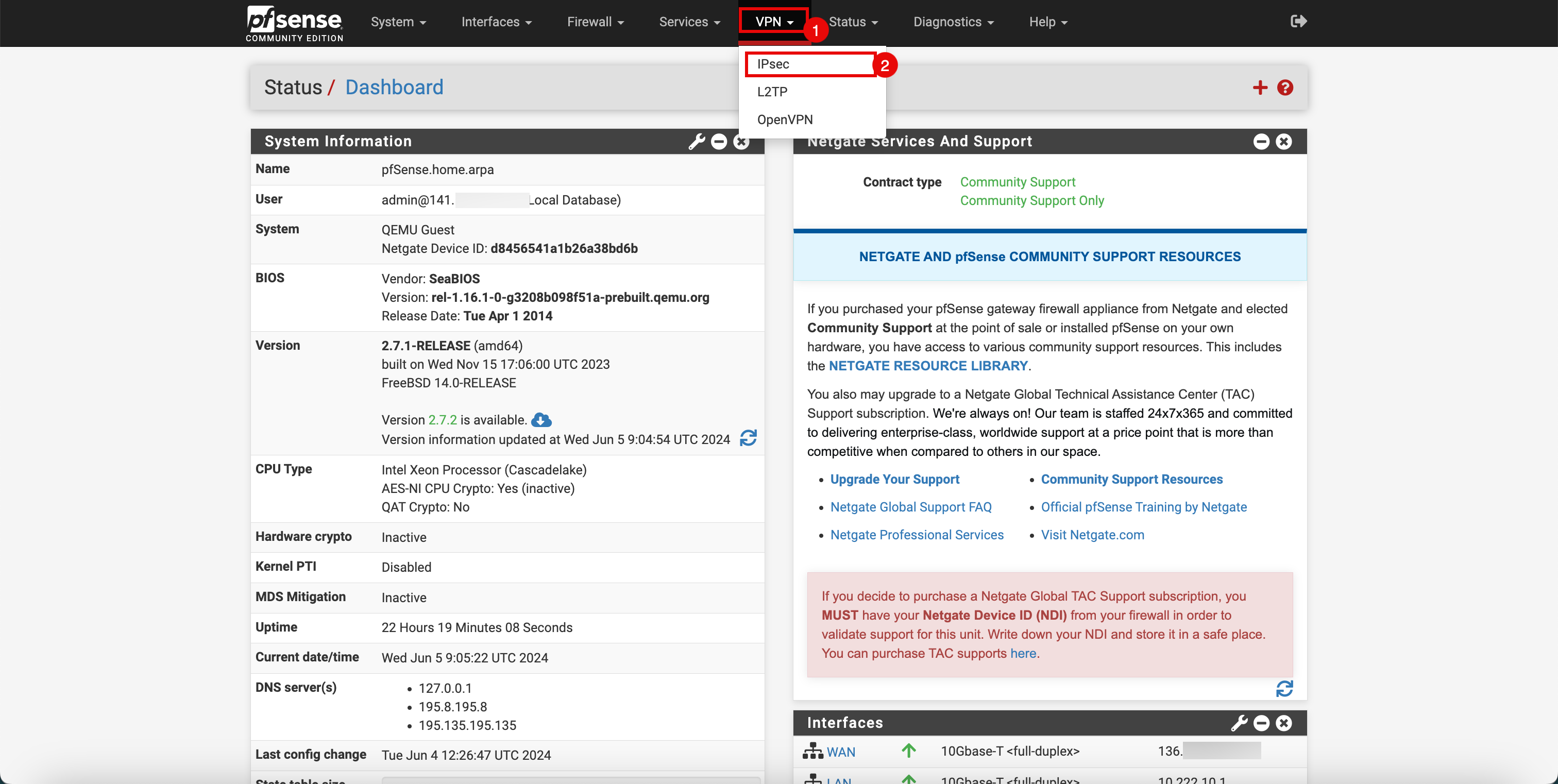

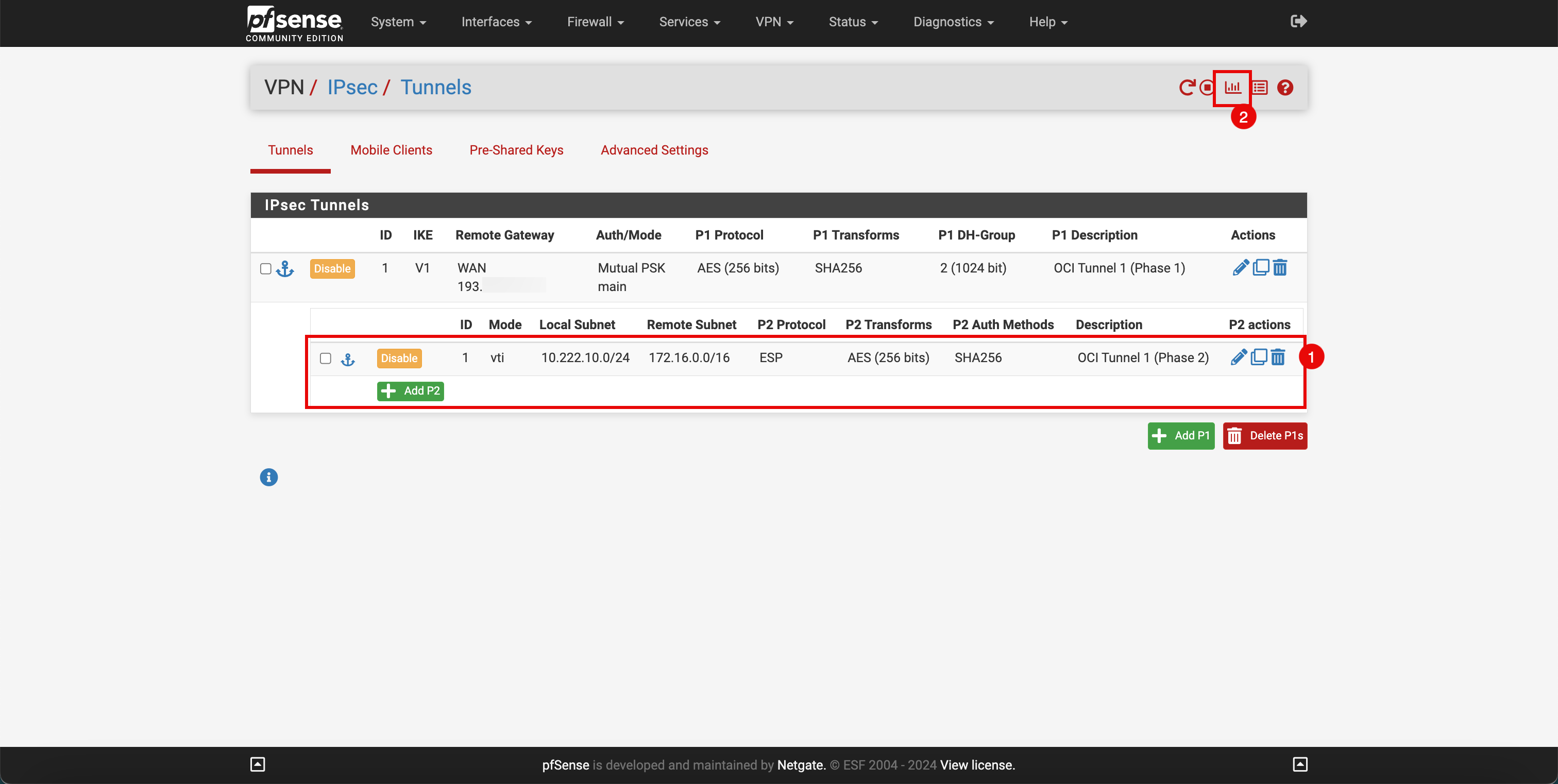

Task 5.1:建立 IPSec 通道 (第 1 階段 ISAKMP)

-

前往 pfSense 入口網站。

- 按一下 VPN 下拉式功能表。

- 按一下 IPSec 。

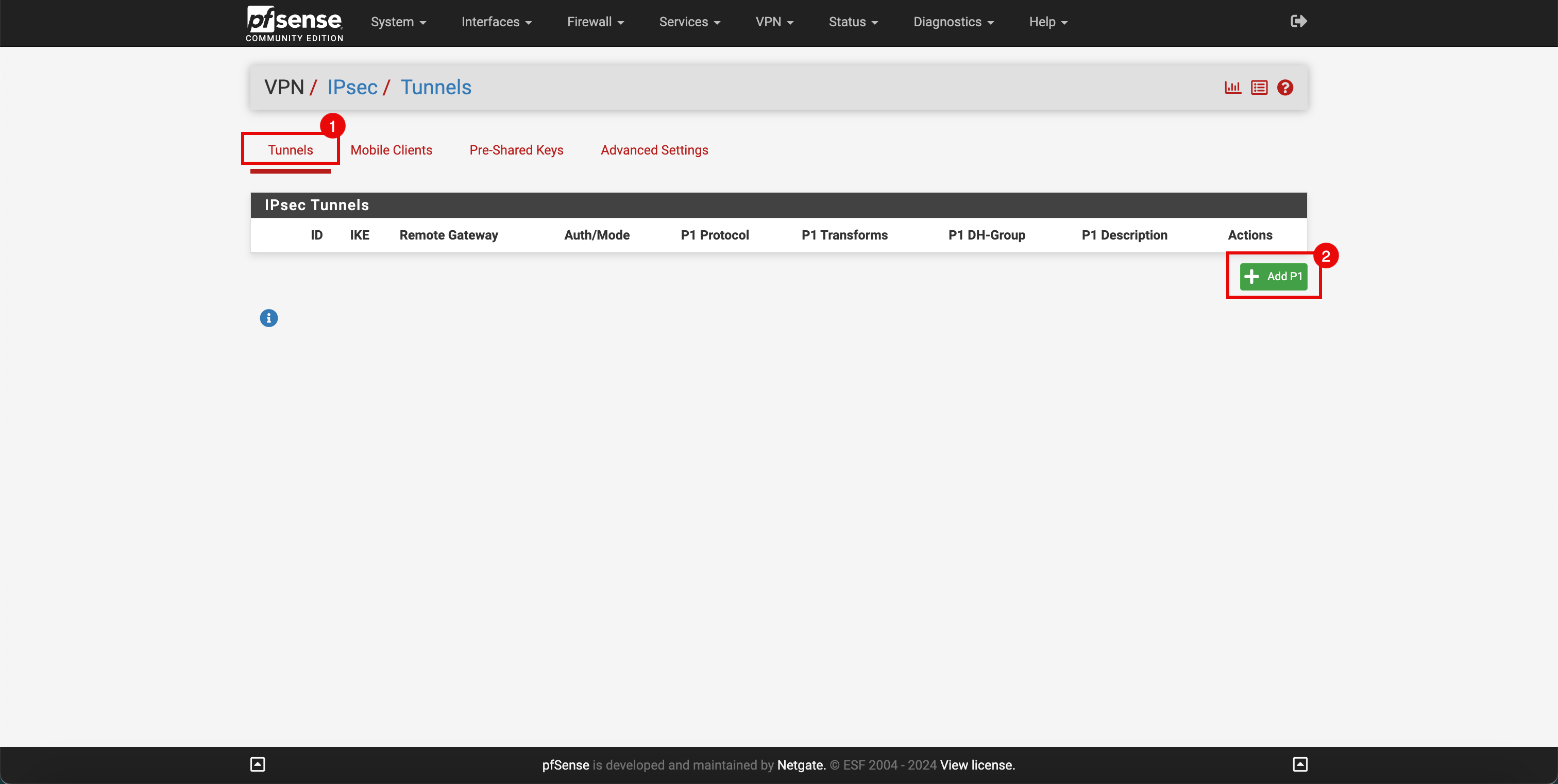

- 按一下通道。

- 按一下 + 新增 P1 。

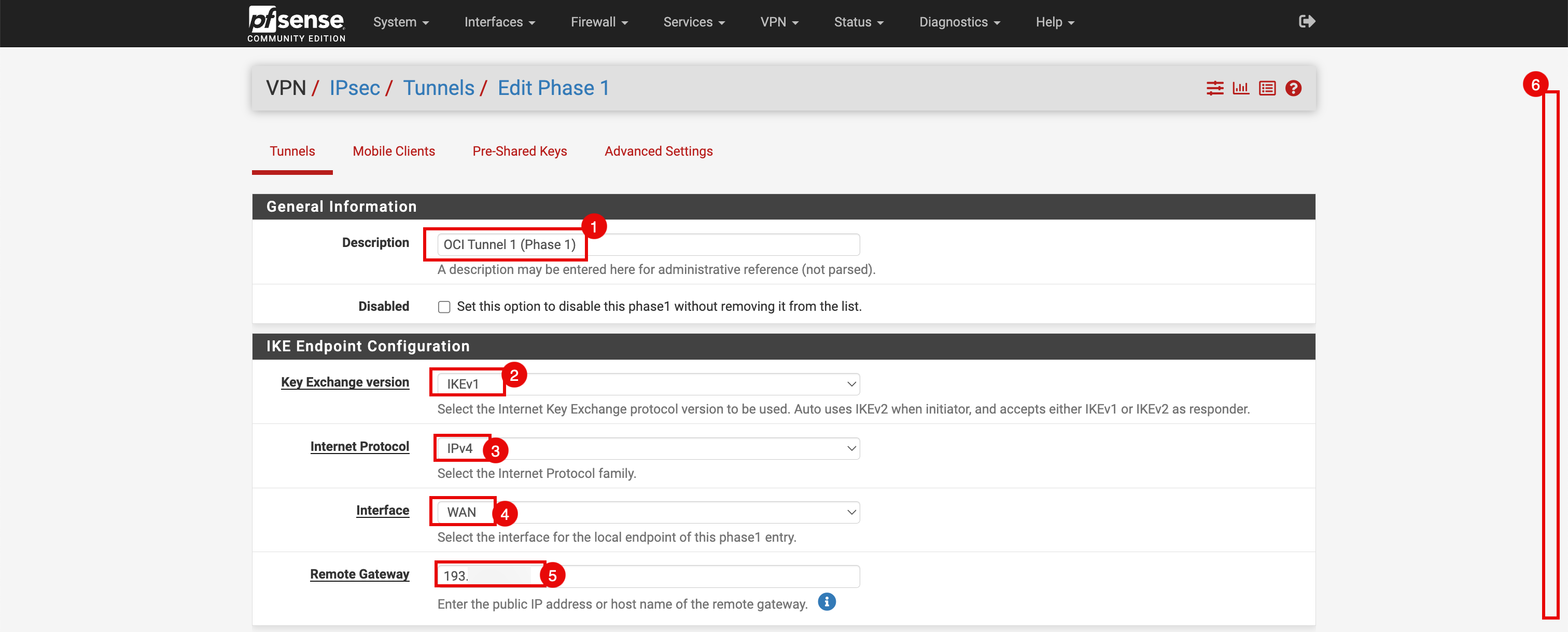

- 輸入描述。

- 在金鑰交換版本中,選取 IKEv1 。

- 在網際網路通訊協定中,選取 IPv4 。

- 在介面中,選取 WAN 。

- 在遠端閘道中,輸入可從 OCI 主控台擷取的公用 IP 位址。請前往網路、客戶連線、網站至網站 VPN ,然後按一下 VPN。

- 向下捲動。

-

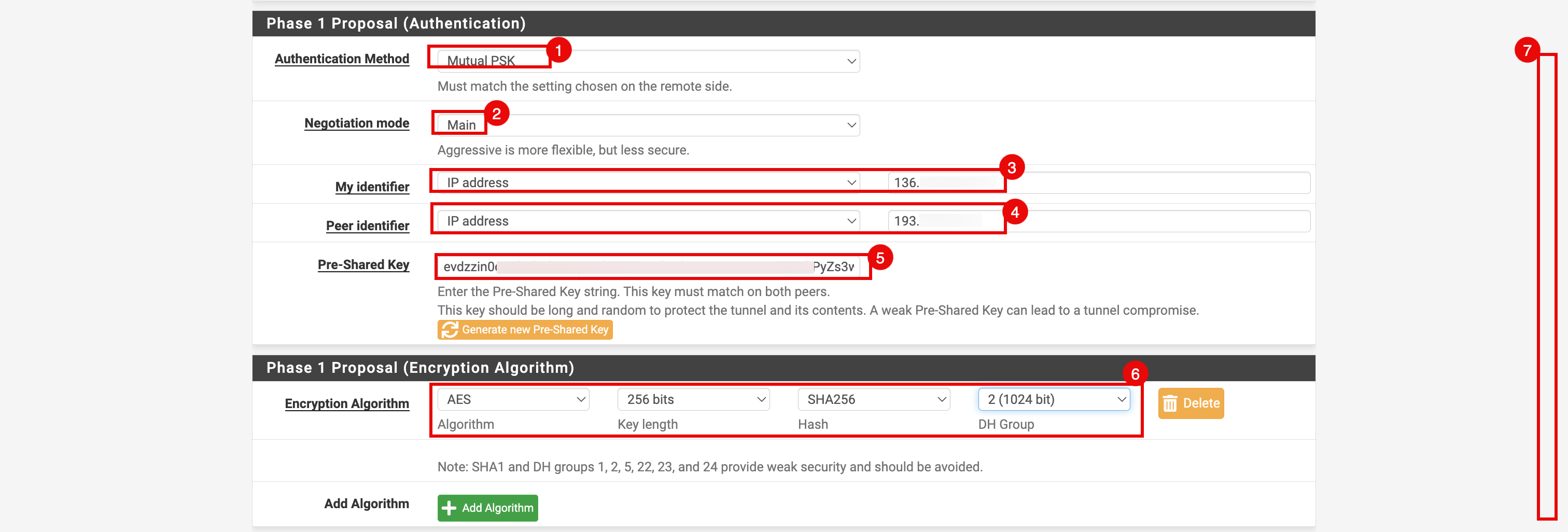

在階段 1 提案區段中,輸入下列資訊。

- 在認證方法中,選取共同 PSK 。

- 在議價模式中,選取主要。

- 在我的 ID 中,選取 IP 位址,然後輸入您在工作 3 中擷取之內部部署端的本機公用 IP 位址。

- 在對等 ID 中,選取 IP 位址,然後輸入 OCI 端的遠端公用 IP 位址。

- 輸入在「工作 3」中擷取的 (Pre) Shared secret key 。

- 設定加密演算法:

- 演算法:選取 AES 。

- 金鑰長度:選取 256 位元。

- 雜湊:選取 SHA256 。

- DH 群組:選取 2 (1024 位元) 。- 向下捲動。

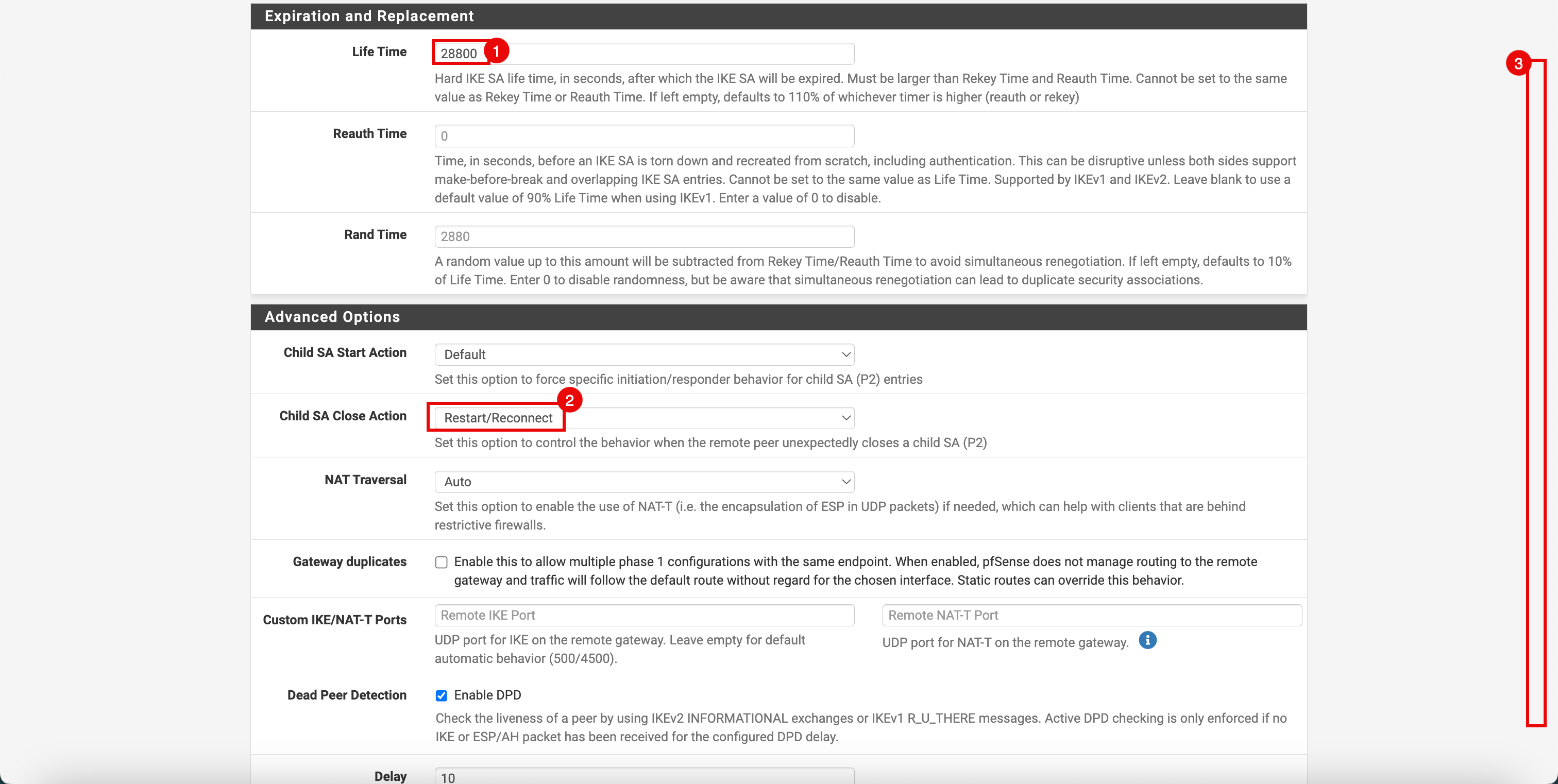

- 在壽命時間中,輸入

28800秒。 - 在子項服務協議關閉動作中,選取重新啟動 / 重新連線。

- 向下捲動。

-

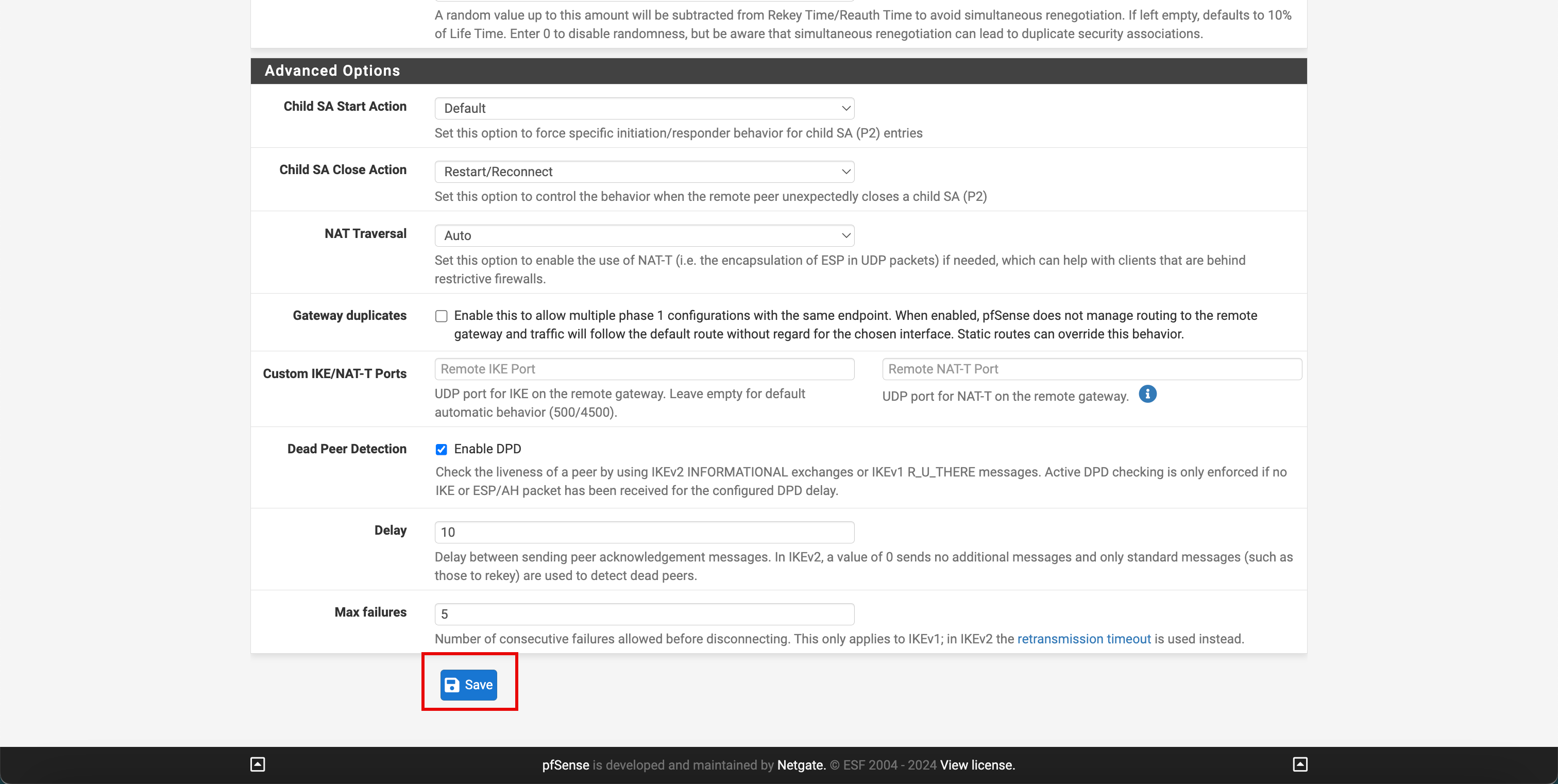

按一下儲存。

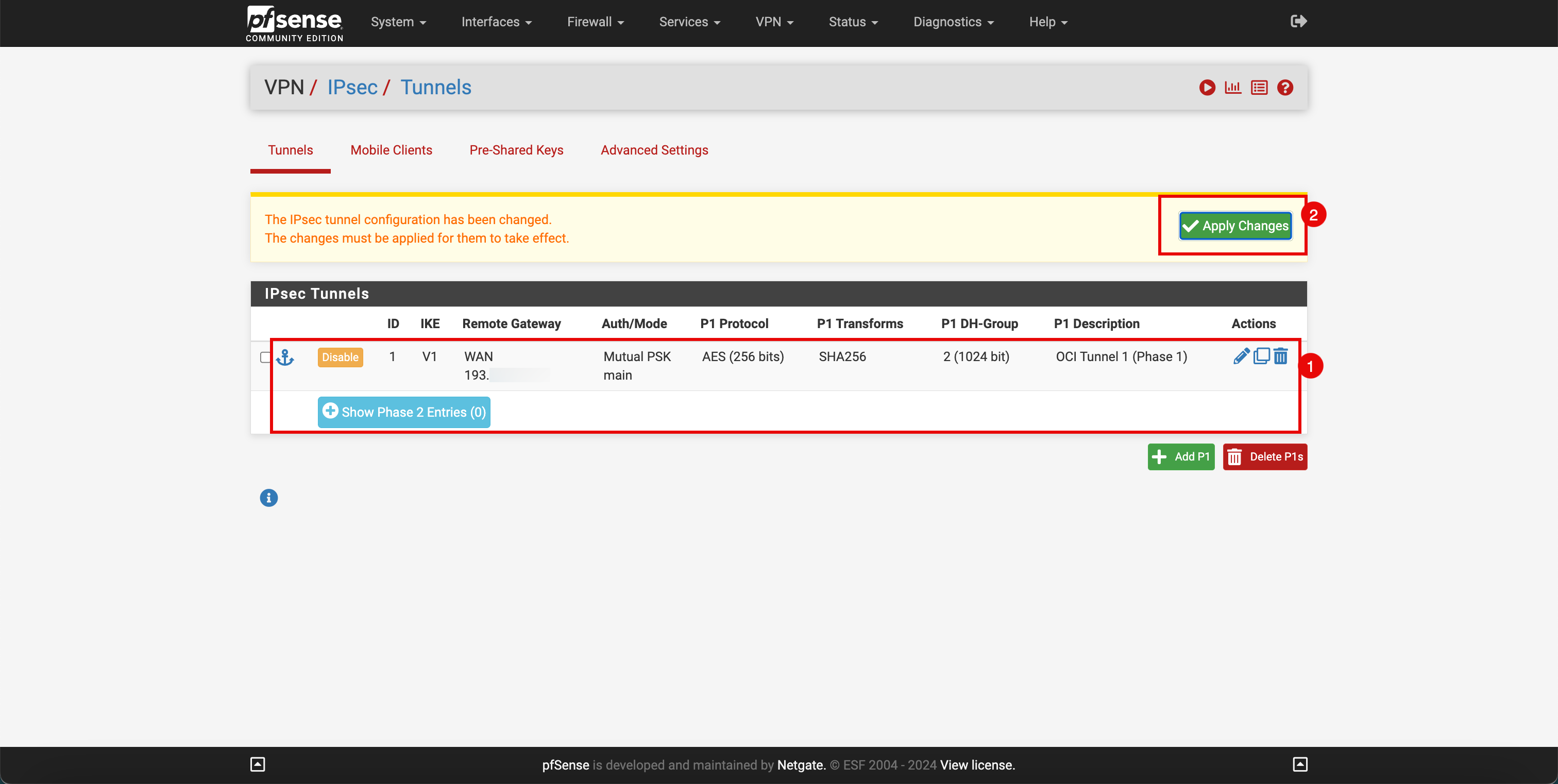

- 請注意,已設定階段 1 IPSec 組態。

- 按一下套用變更,確認變更。

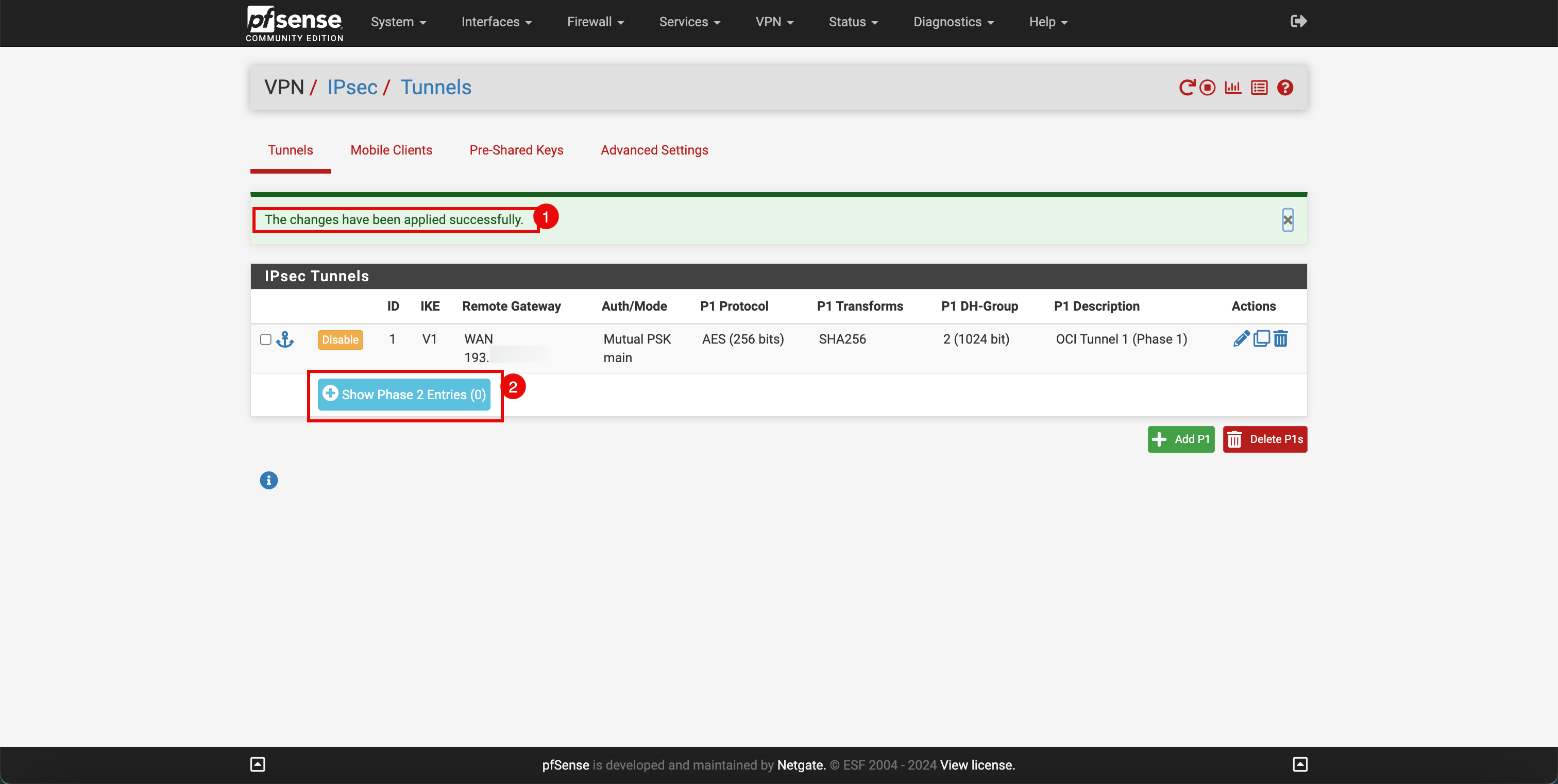

- 請注意,已順利套用變更。

- 按一下顯示第 2 階段項目。

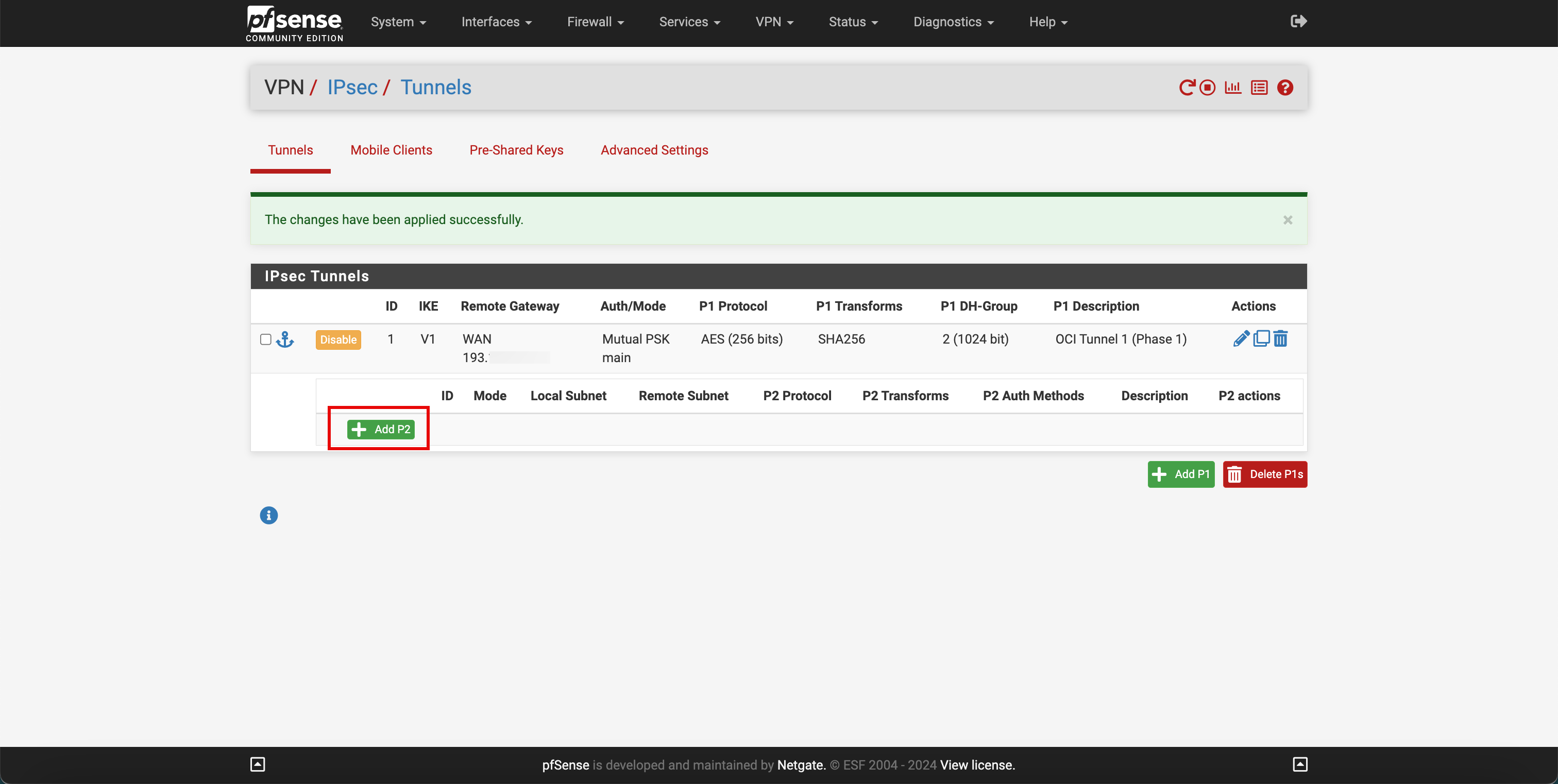

工作 5.2:建立 IPSec 通道 (階段 2 IPSec)

-

按一下 + 新增 P2 。

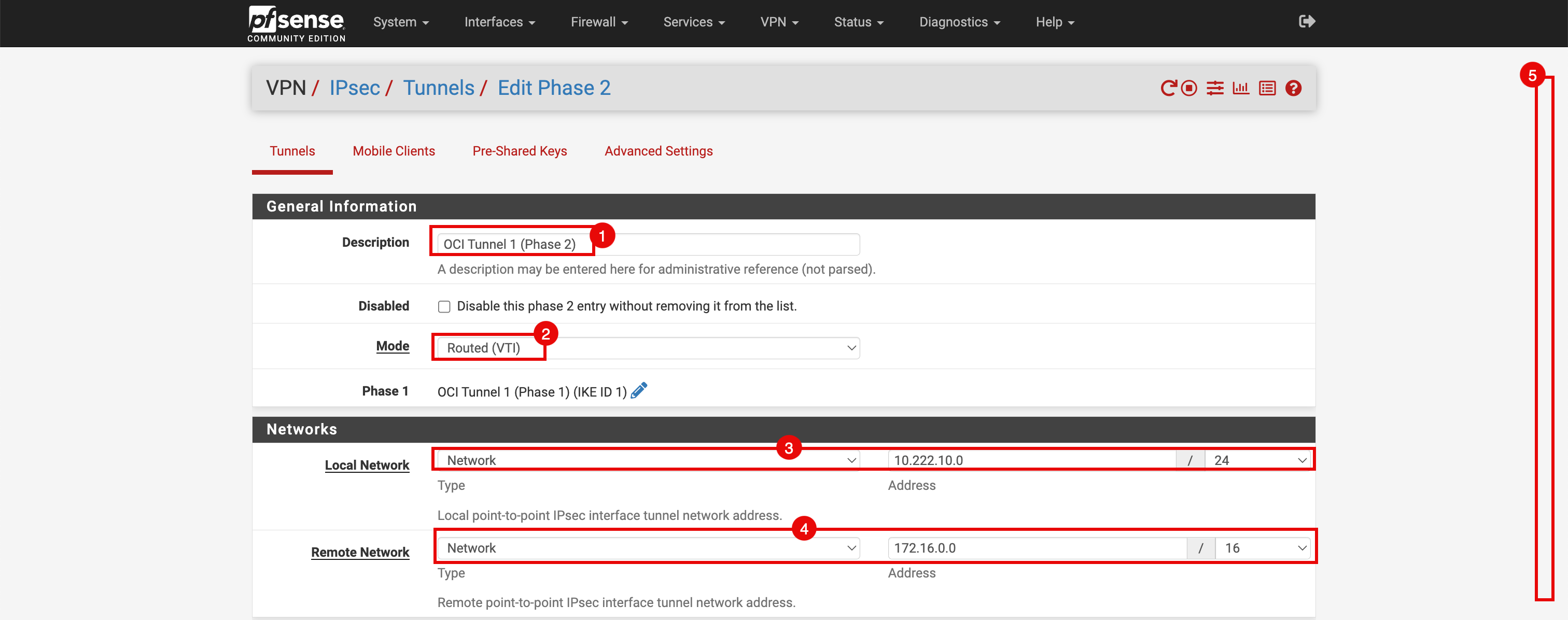

- 輸入描述。

- 在模式中,選取路由 (VTI) 。

- 選取本機 (內部部署) 網路。

- 選取遠端 (OCI) 網路。

- 向下捲動。

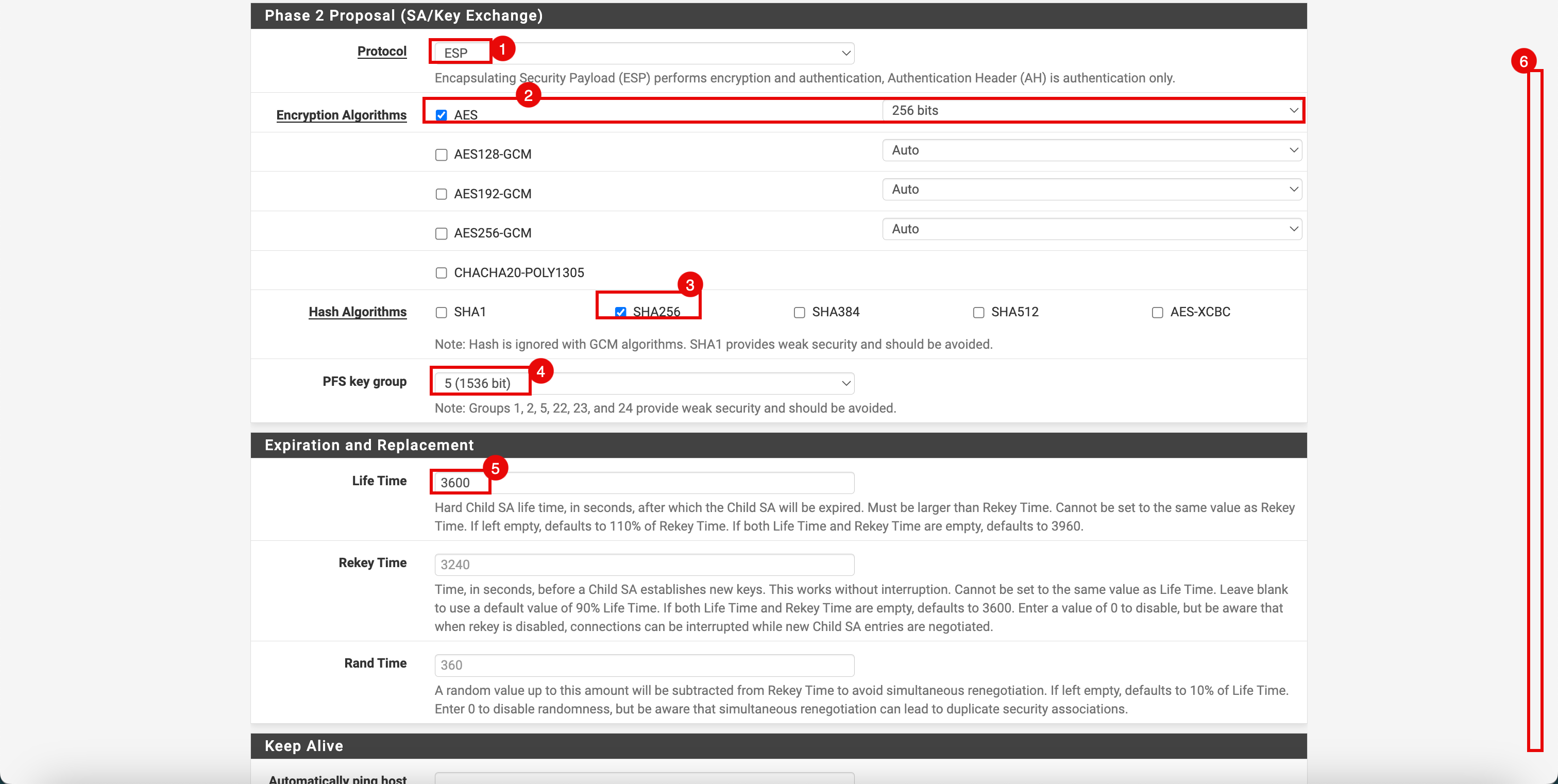

- 在協定中,選取 ESP 。

- 在加密演算法中,選取 AES 256 位元。

- 在雜湊演算法中,選取 SHA256 。

- 在 PFS 金鑰群組中,選取 5 (1536 位元) 。

- 在壽命時間中,輸入 3600 秒。

- 向下捲動。

-

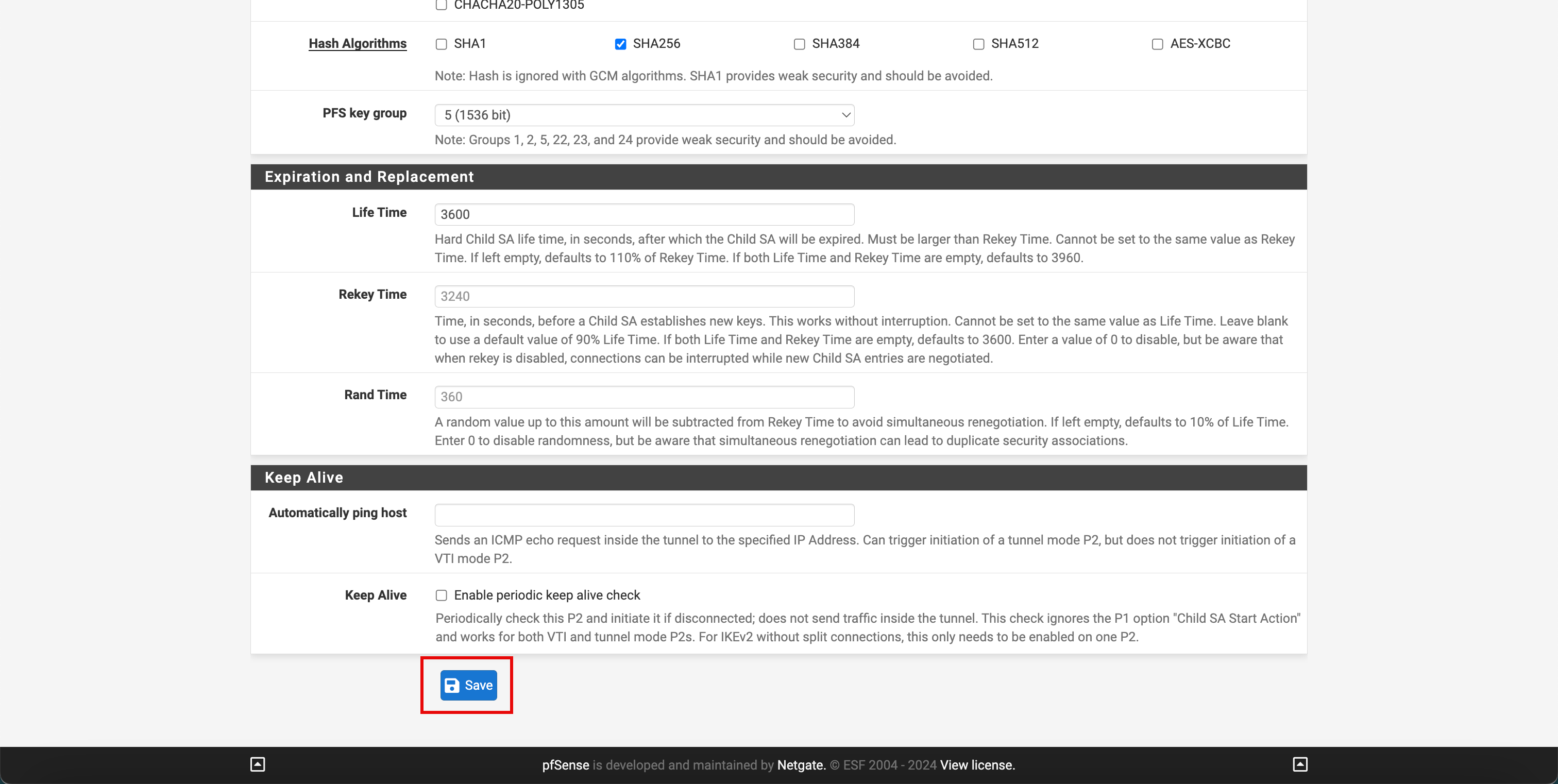

按一下儲存。

- 請注意,已設定階段 1 IPSec 組態。

- 按一下統計資料。

-

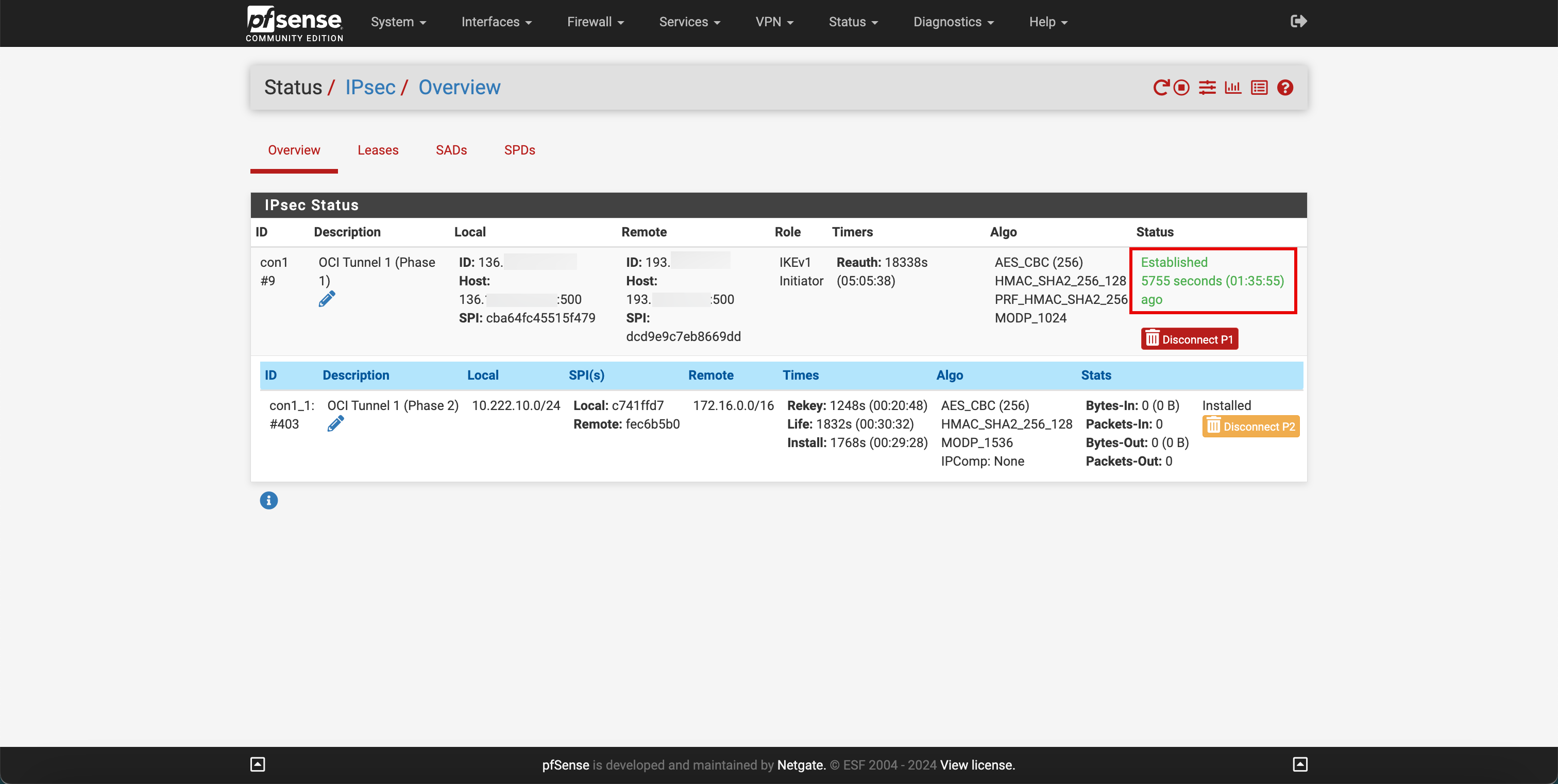

請注意,狀態為已建立。

-

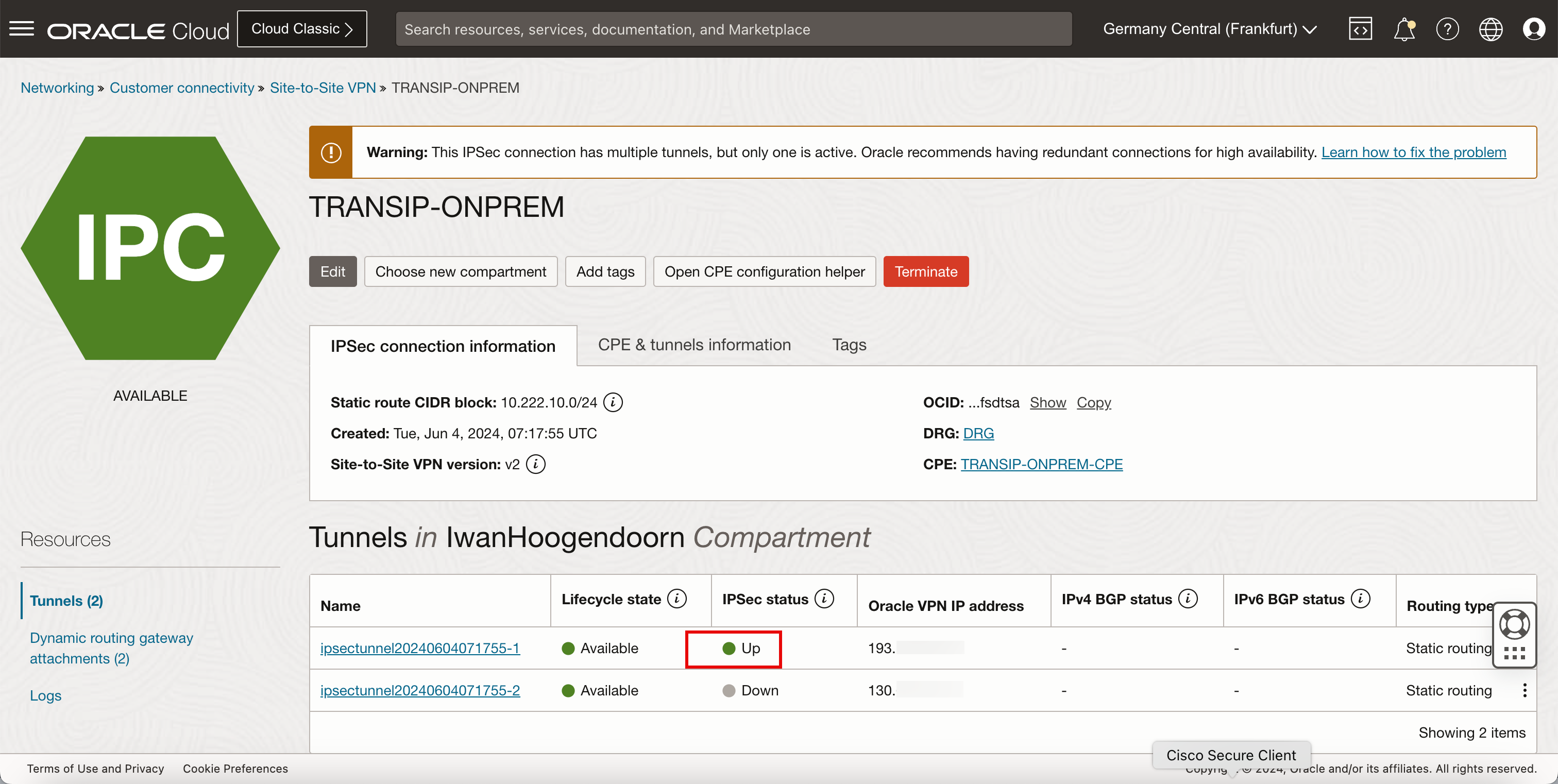

讓我們確認 OCI 端的通道狀態。前往 OCI 主控台,瀏覽至網路、客戶連線、網站至網站 VPN ,然後按一下 VPN。請注意,第一個通道的 IPSec 狀態為使用中。

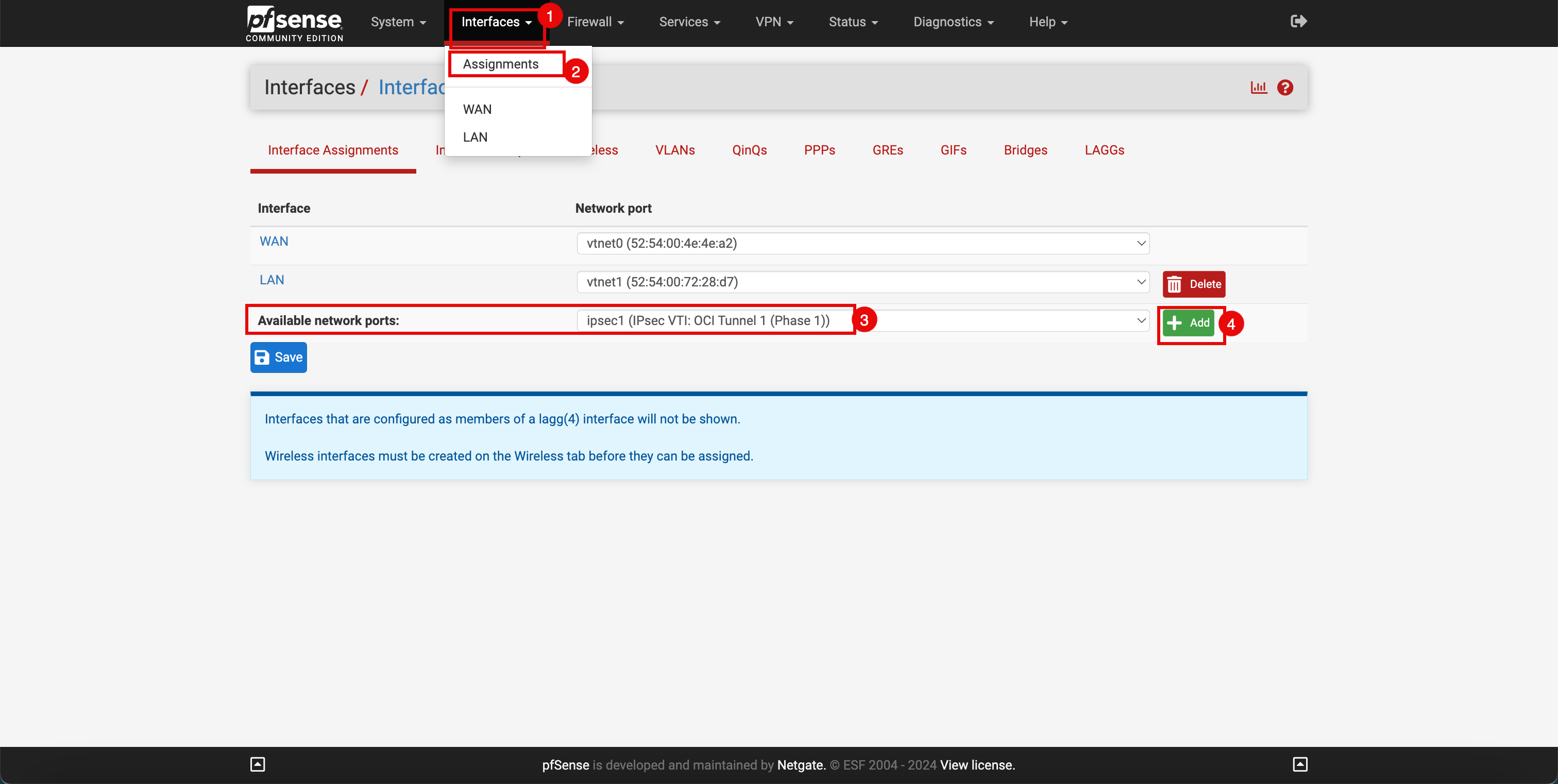

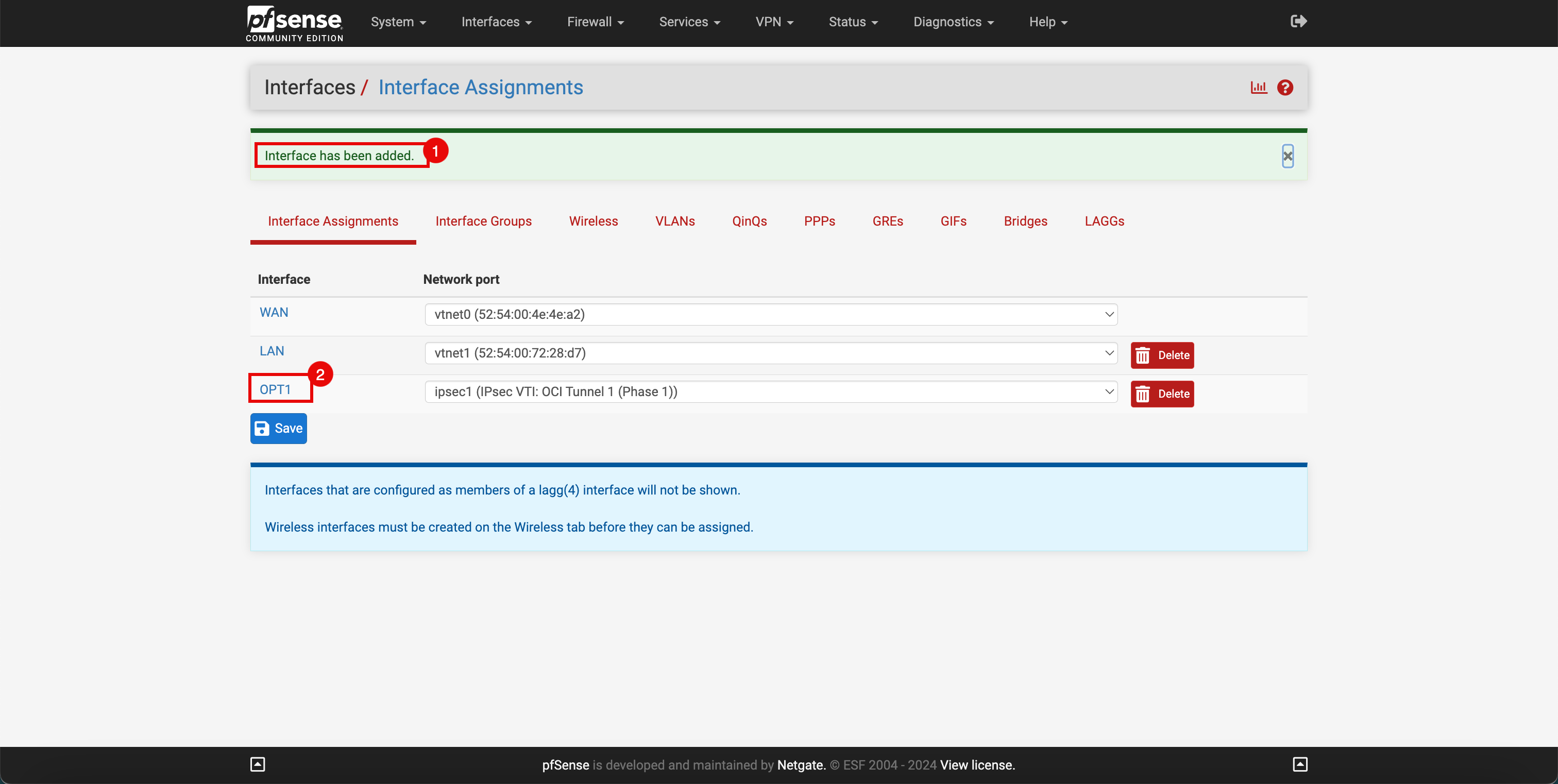

Task 5.3:啟用通道介面

-

我們需要在內部部署端啟用通道介面。前往 pfSense 入口網站。

- 按一下介面下拉式功能表。

- 按一下指定。

- 請注意,新的 VTI 介面可以使用。

- 按一下 + 新增以新增介面。

- 請注意,已新增介面。

- 按一下新增的通道介面 (

OPT1)。

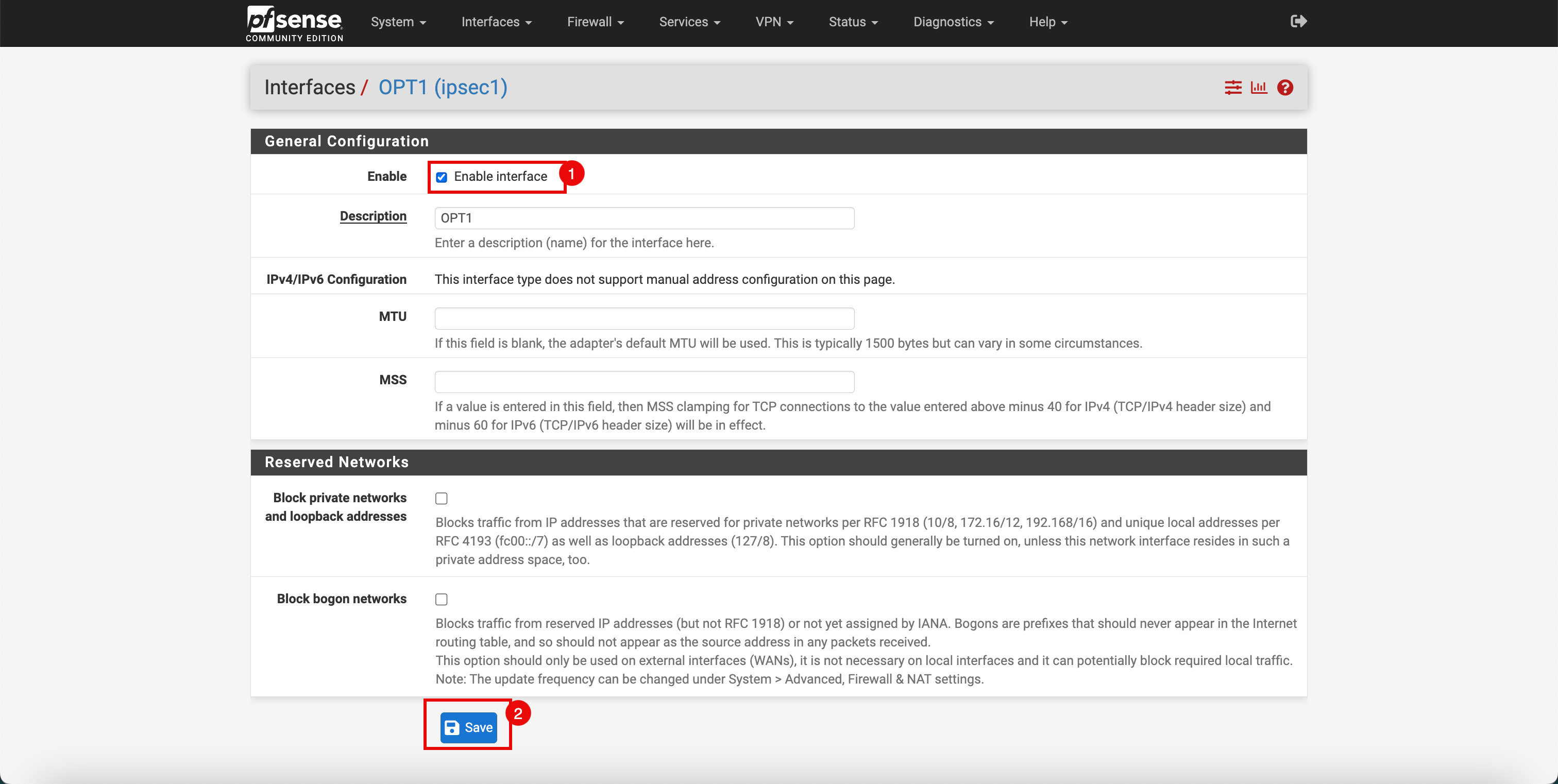

- 選取啟用介面以啟用介面。

- 按一下儲存。

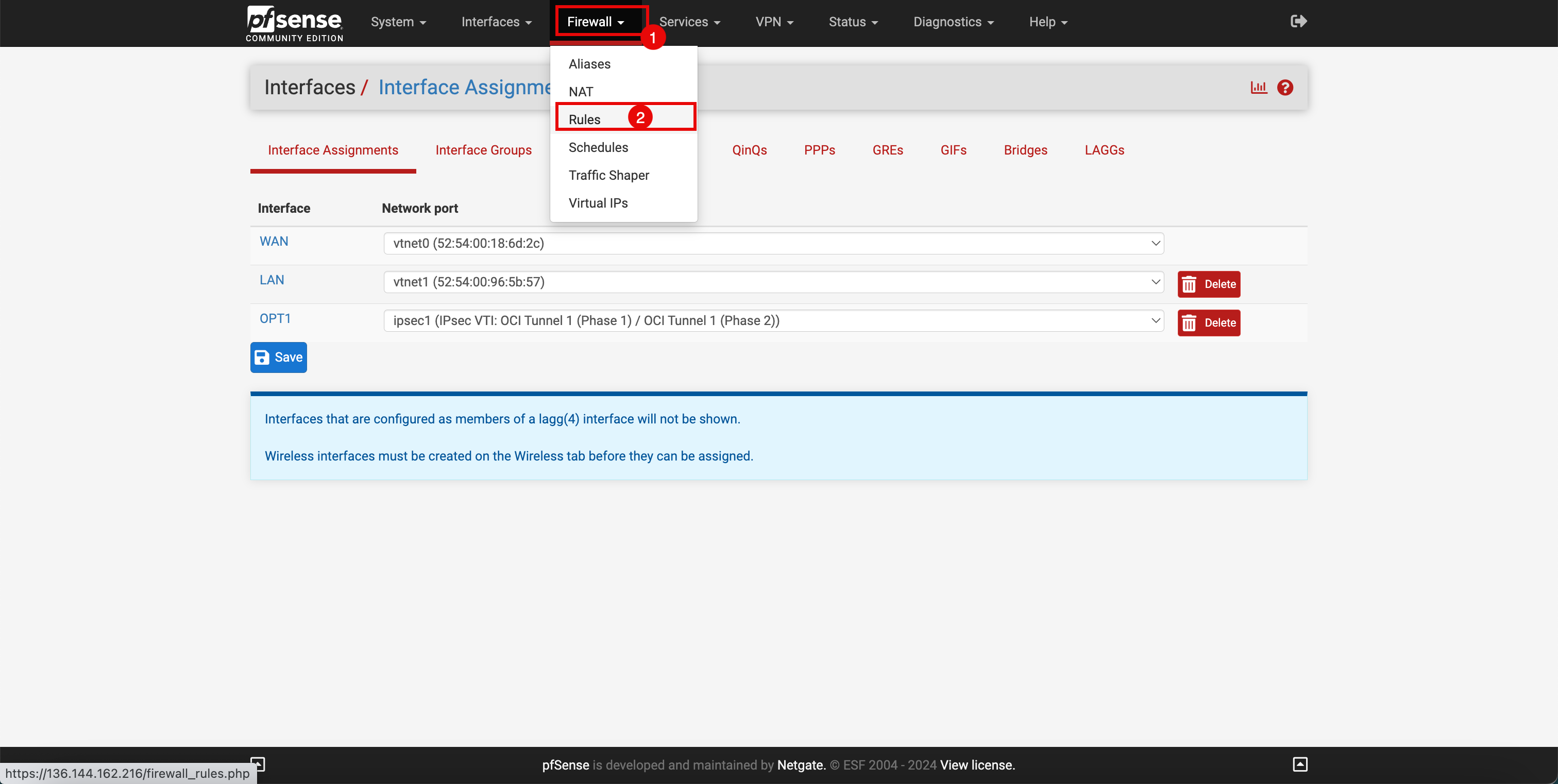

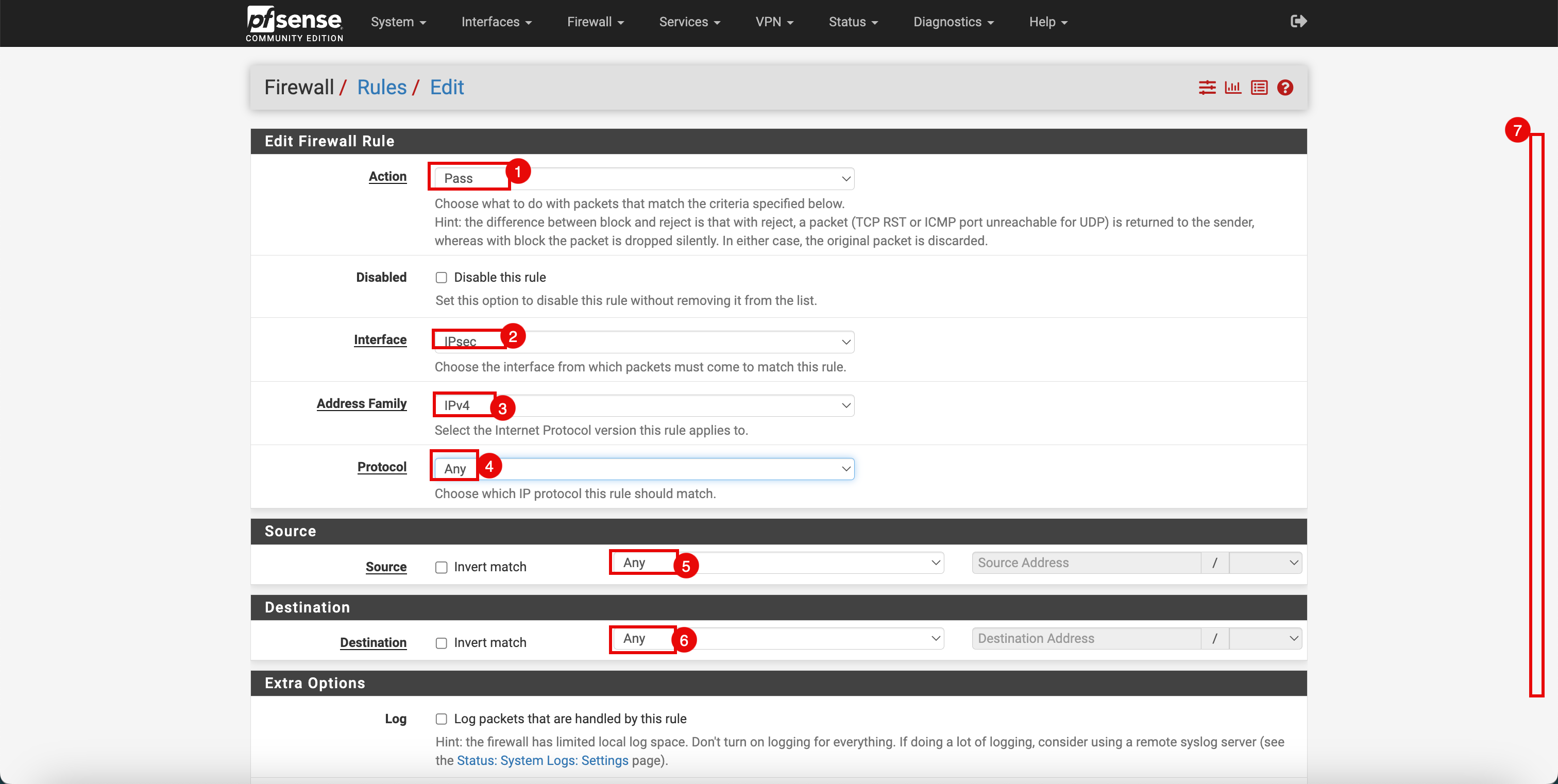

工作 5.4:開啟 IPSec 的防火牆規則

-

若要允許 IPSec 流量通過通道,我們需要新增一些防火牆規則。

- 按一下防火牆下拉式功能表。

- 按一下規則。

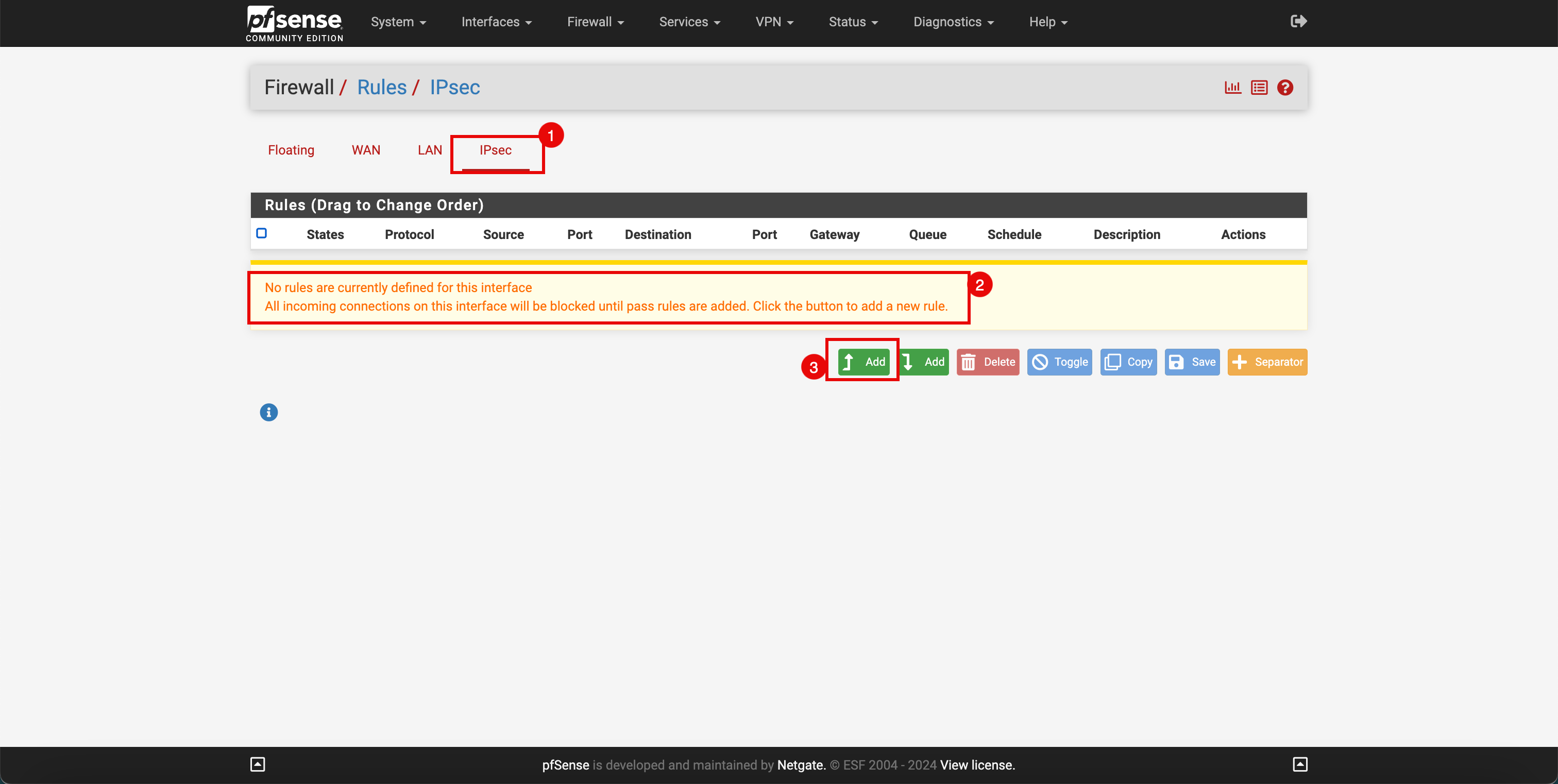

- 按一下 IPSec 。

- 請注意,沒有與 IPSec 相關的防火牆規則。

- 按一下新增。

-

請輸入下列資訊。

- 動作:選取通過。

- 介面:選取 IPSec 。

- 位址系列:選取 IPv4 。

- 協定:選取任一。

- 來源:選取任一。

- 目的地:選取任一。

- 向下捲動。

-

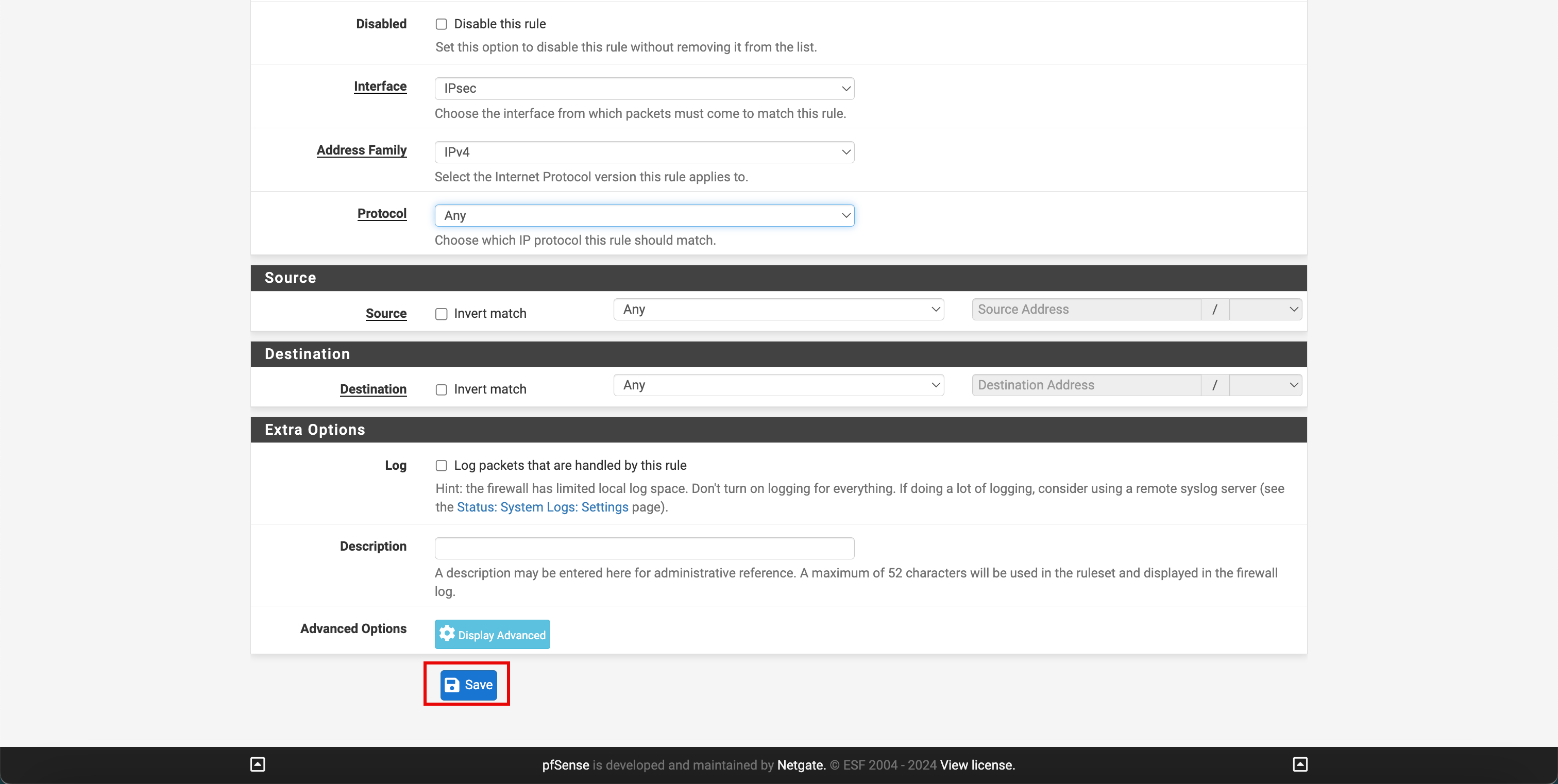

按一下儲存。

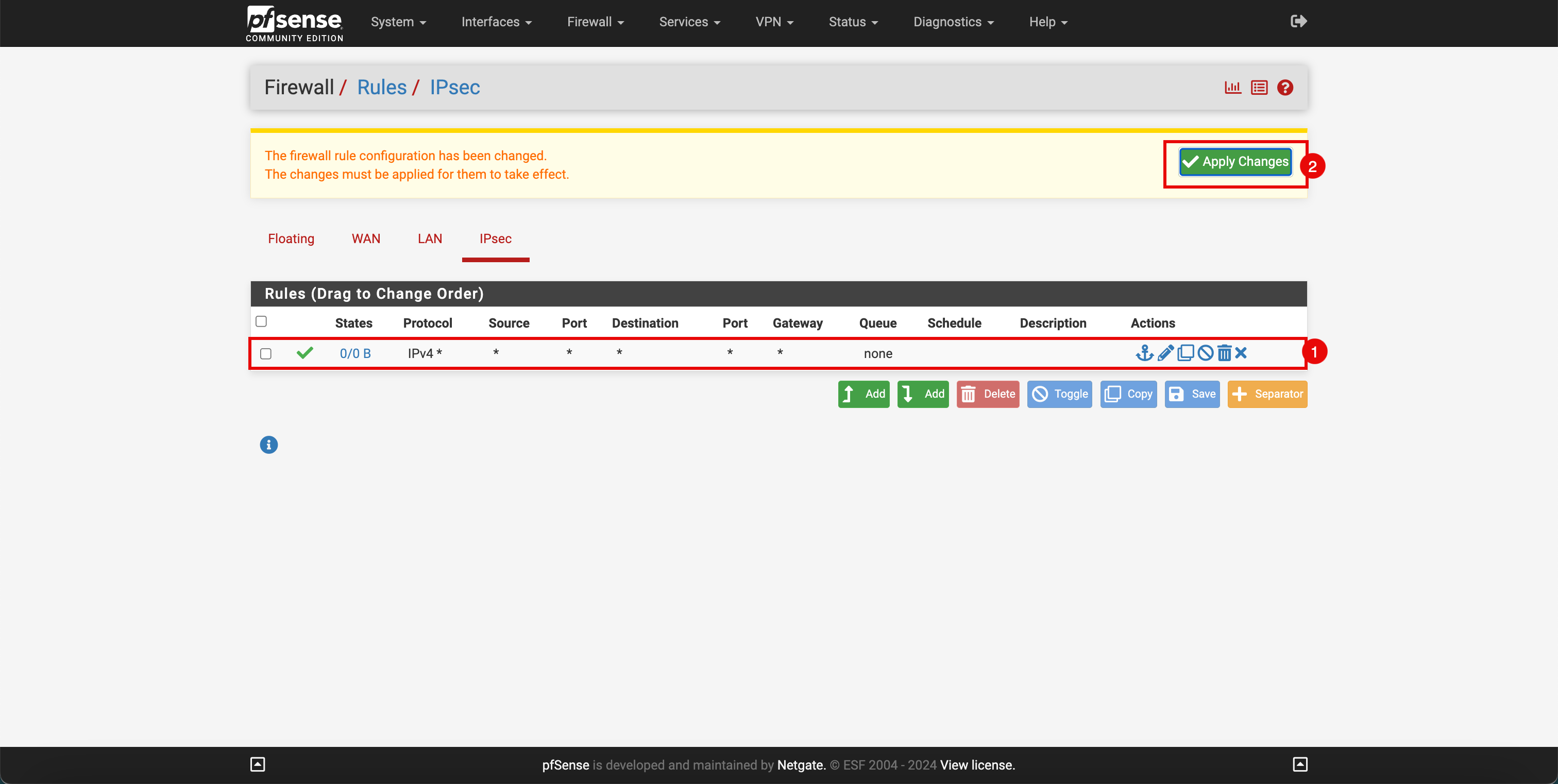

- 請注意,新規則已就緒。

- 按一下套用變更,確認變更。

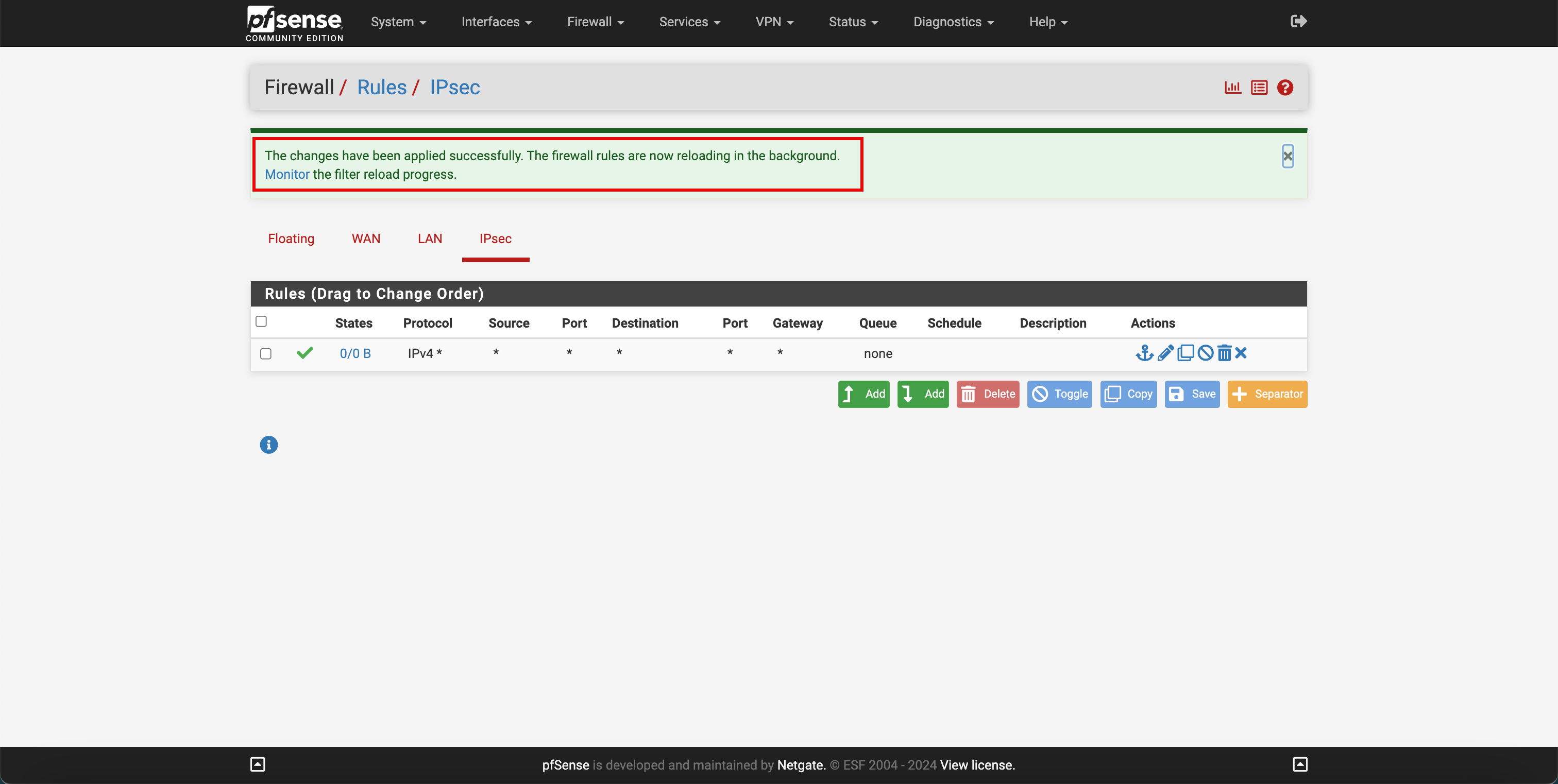

-

請注意,已順利套用變更。

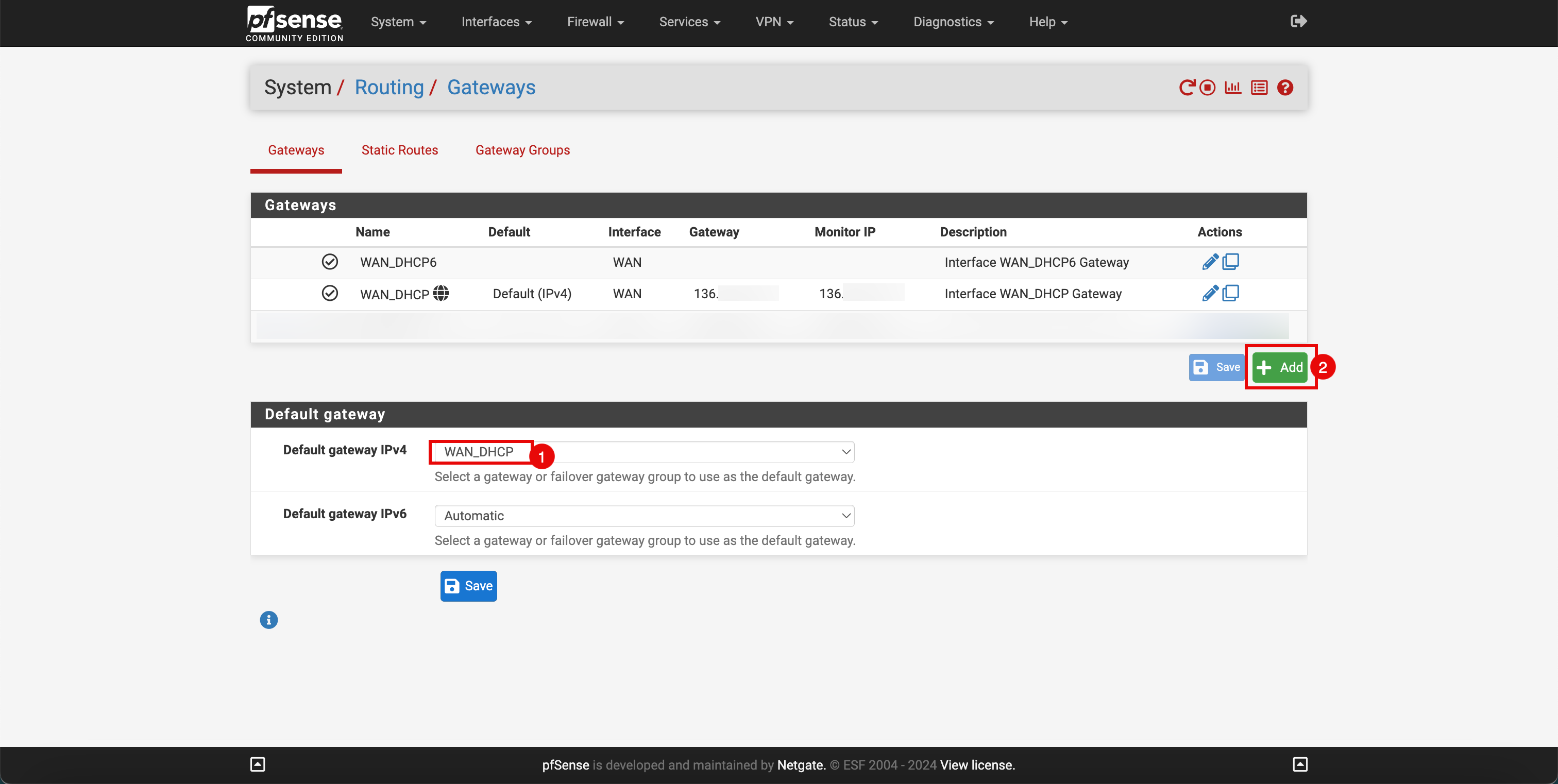

Task 5.5:Configure IPSec Routing - 工作 5.5:設定 IPSec 路由

在這項任務中,我們將設定路由,讓 pfSense 防火牆知道如何透過 IPSec 通道和 OPT1 介面連線 OCI 網路。

-

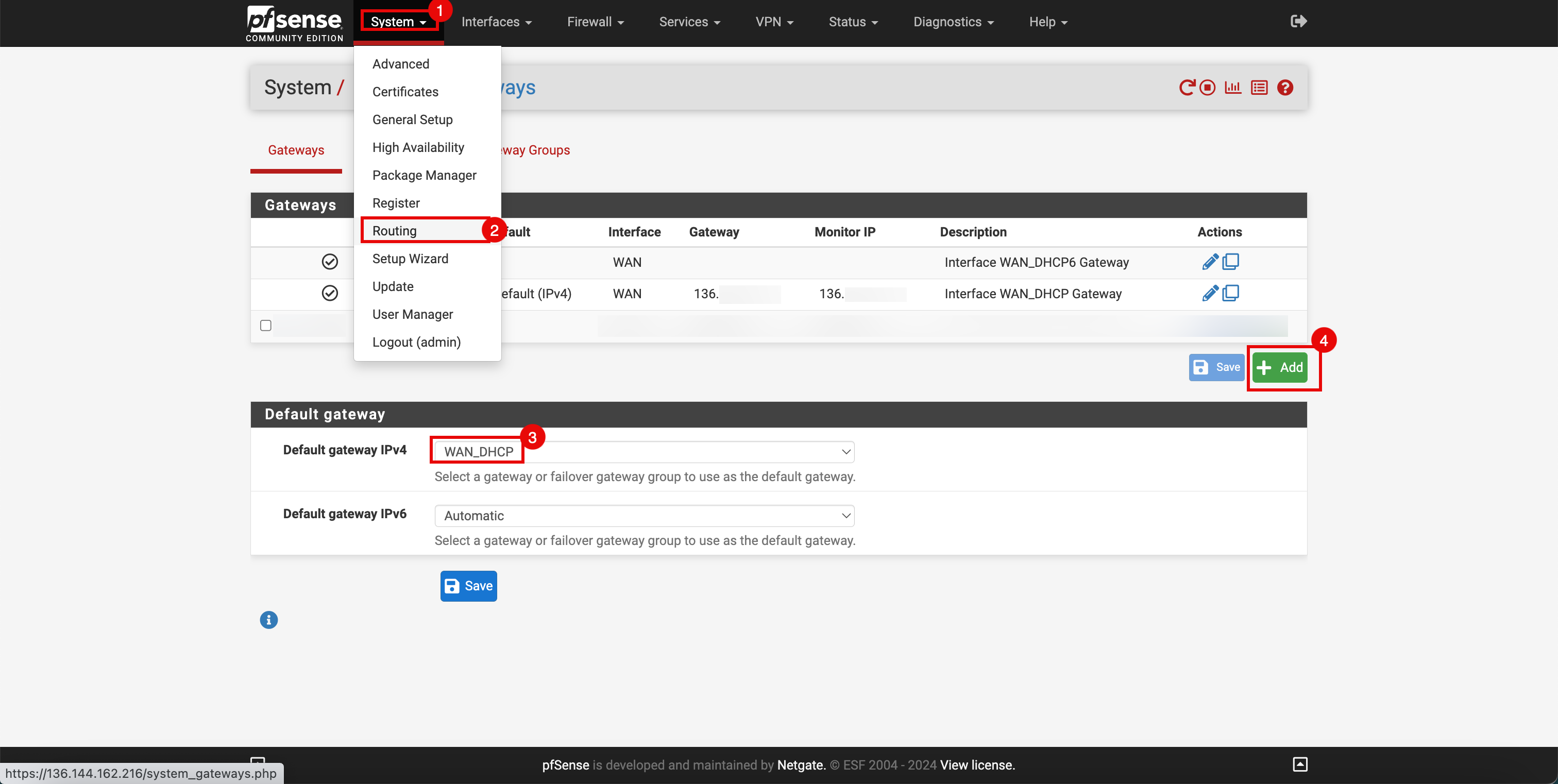

前往 pfSense 入口網站。

- 按一下系統下拉式功能表。

- 按一下遞送。

- 在預設閘道 IPv4 中,選取您要用作第一個優先順序的

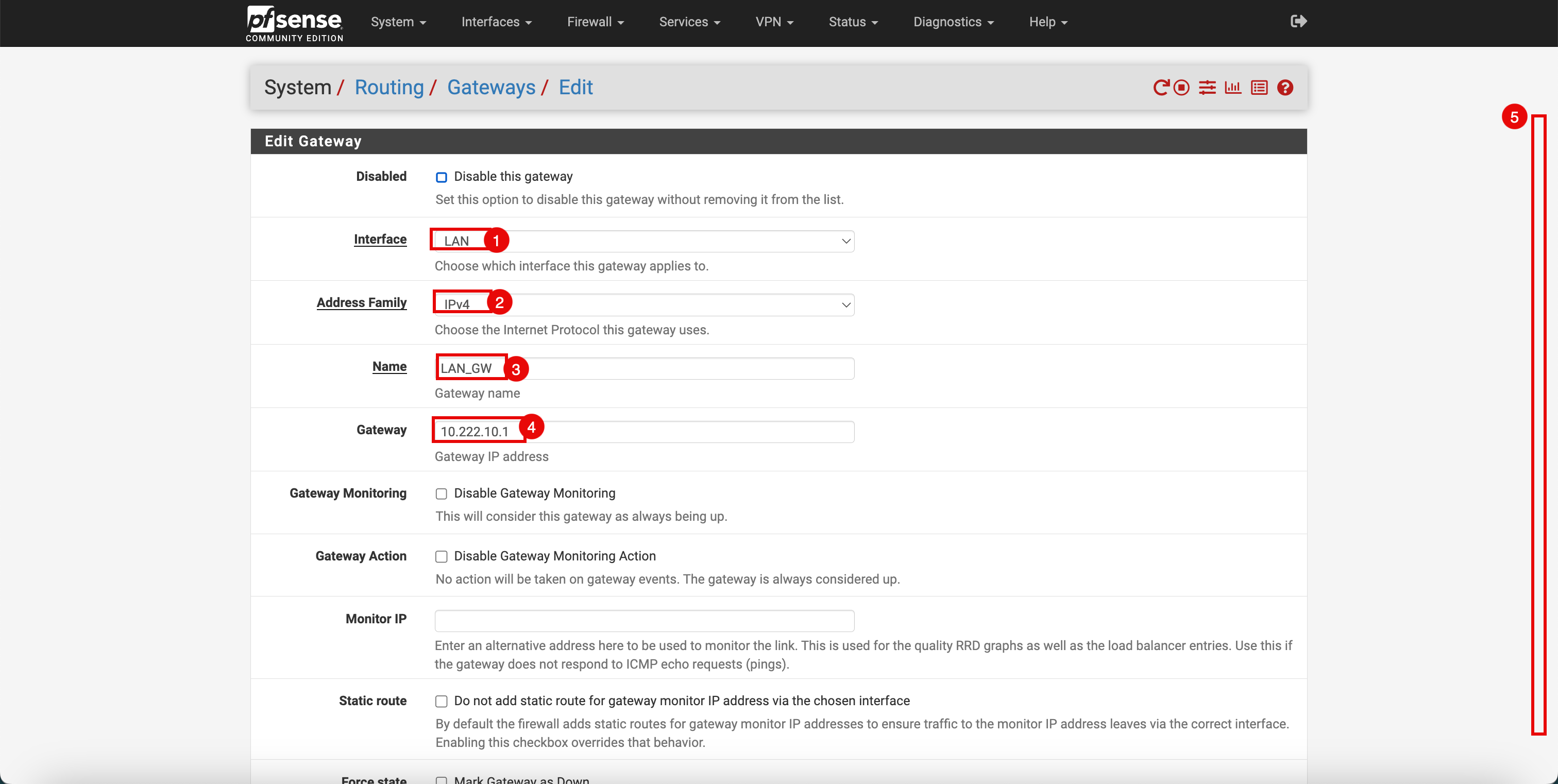

WAN_DHCP或預設閘道。 - 按一下 + 新增以新增閘道。

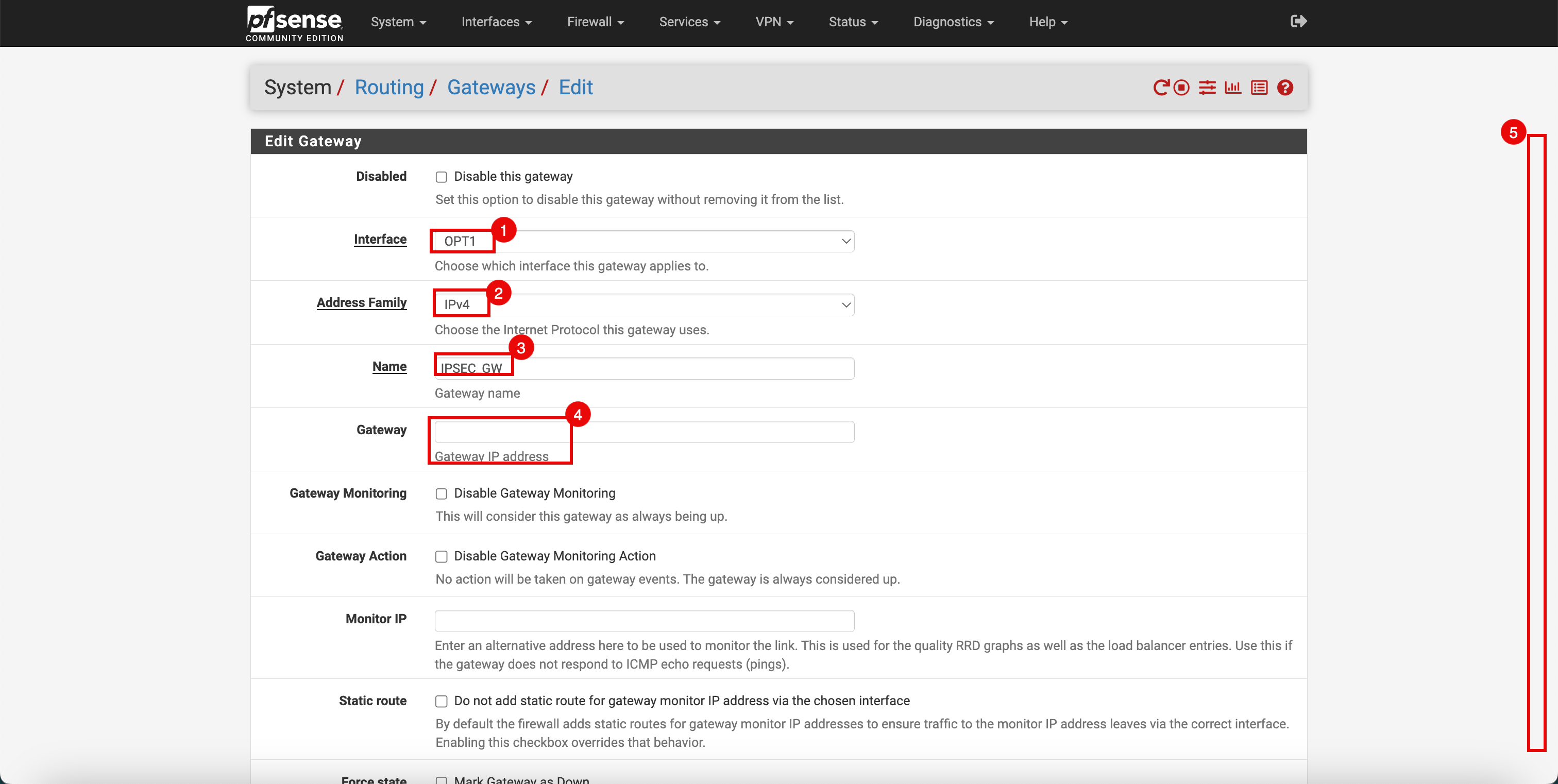

- 在介面中,選取

OPT1(通道介面)。 - 在位址系列中,選取

IPv4。 - 輸入名稱。

- 在閘道中,請勿指定任何 IP 位址,請保留空白。

- 向下捲動。

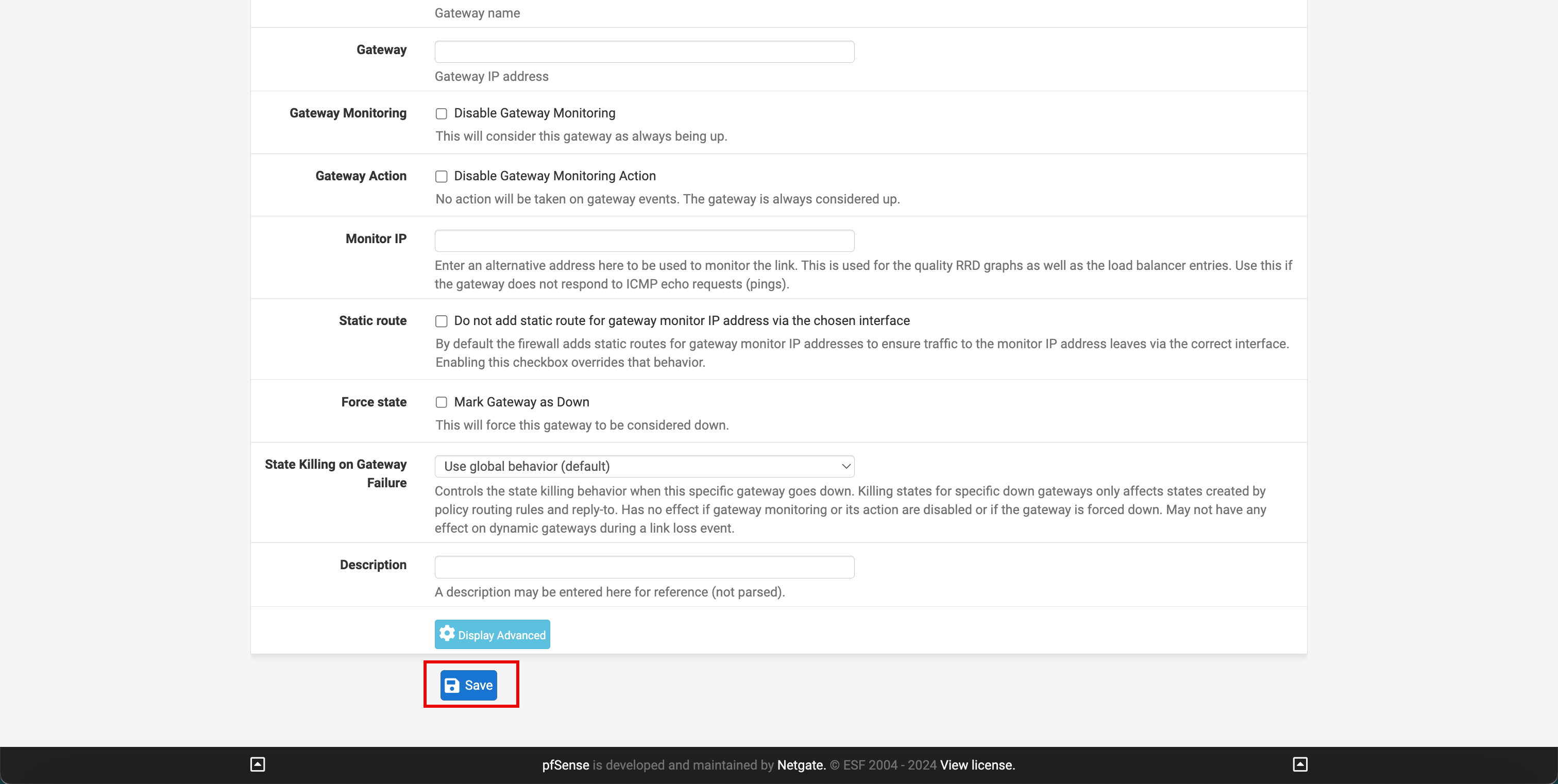

-

按一下儲存。

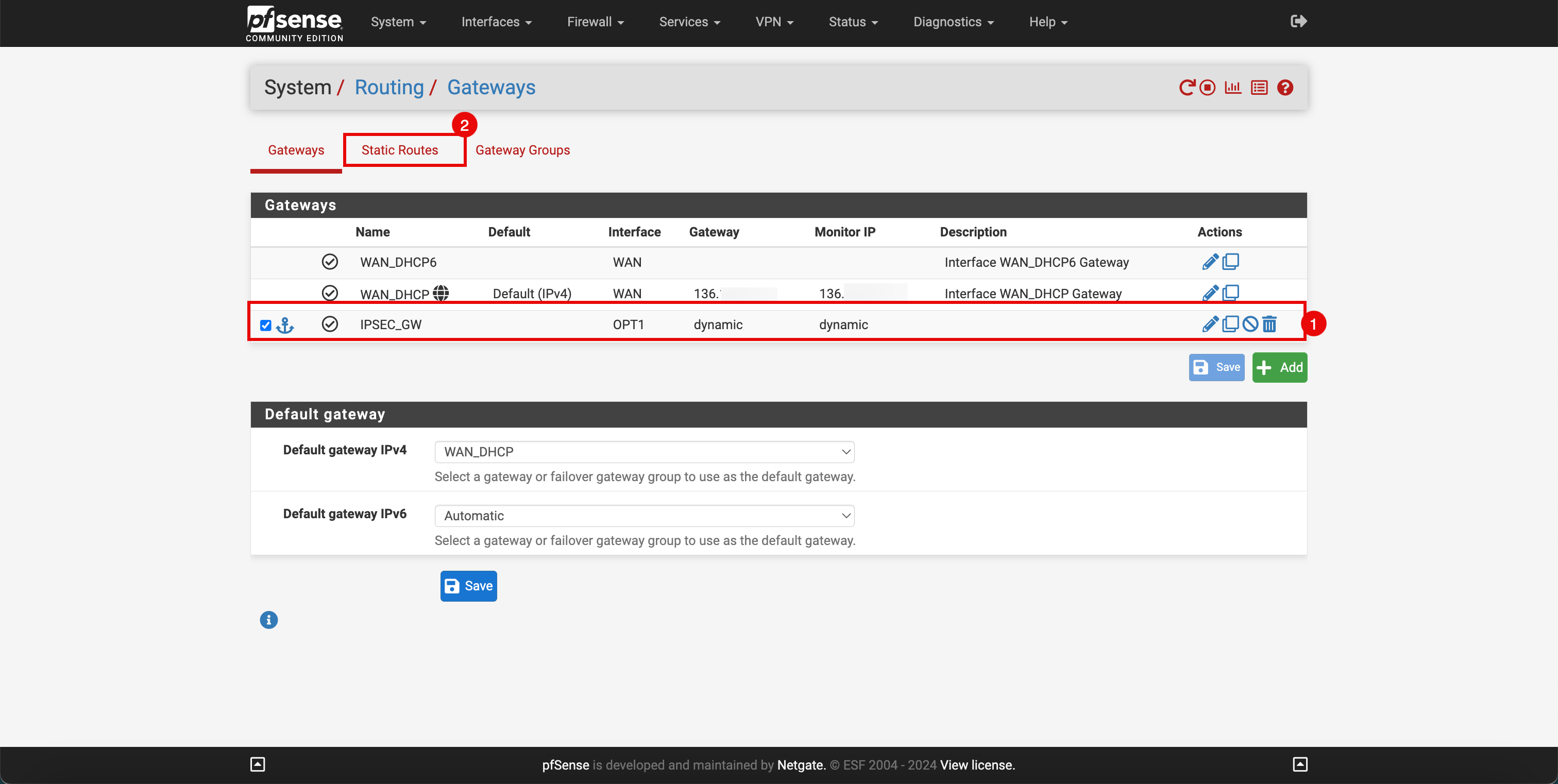

- 請注意,已為我們的 IPSec 通道新增閘道。

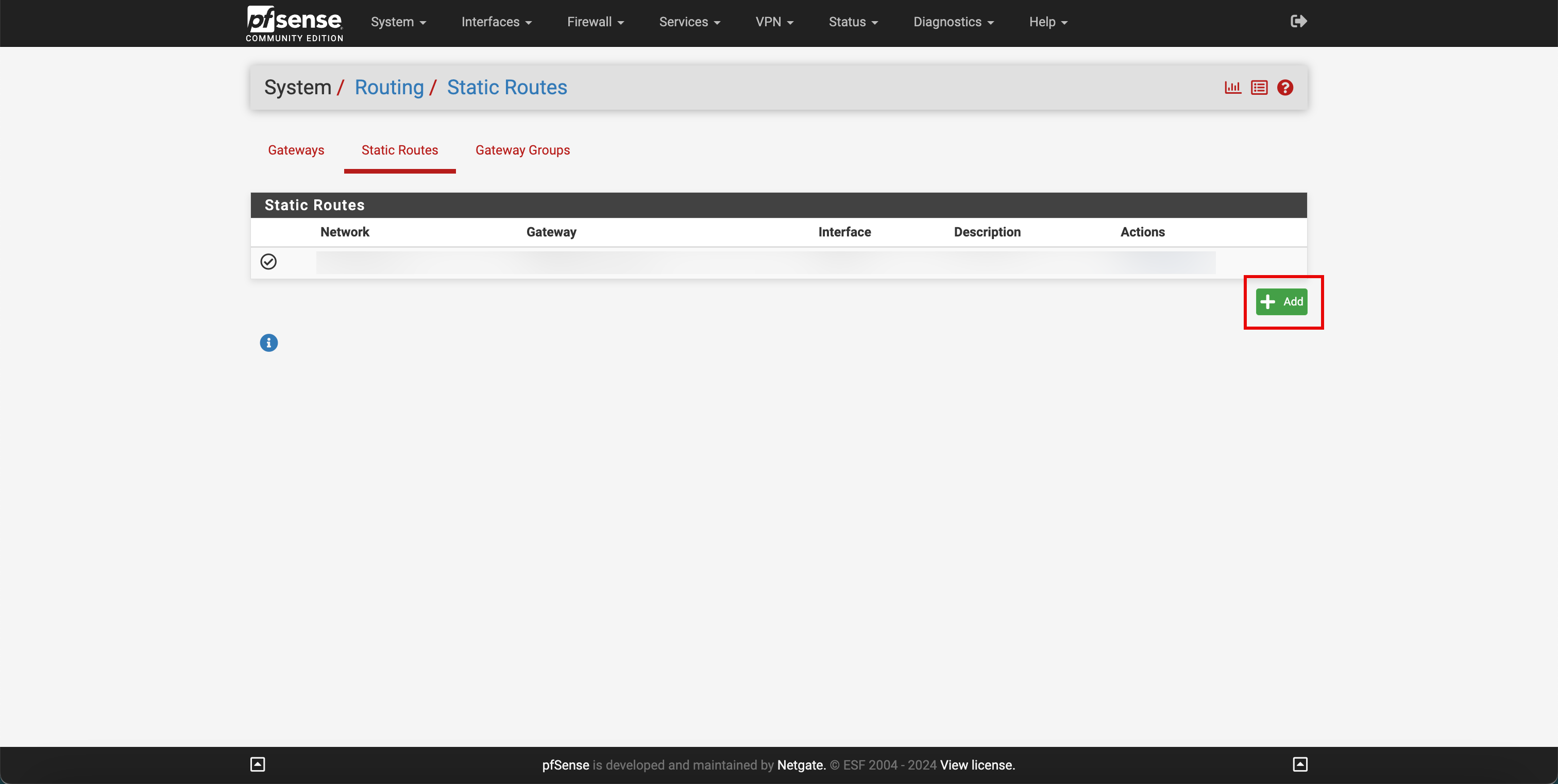

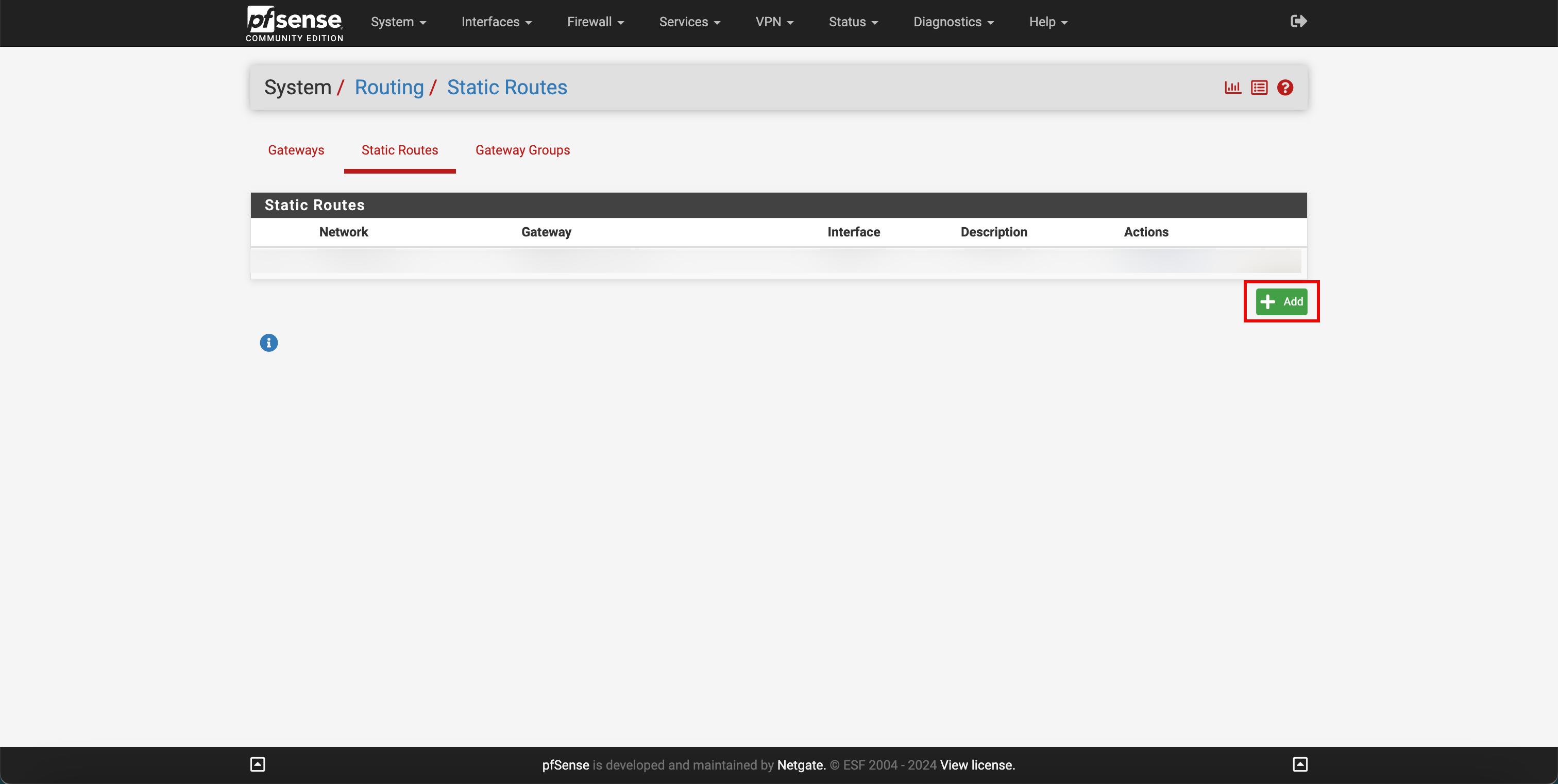

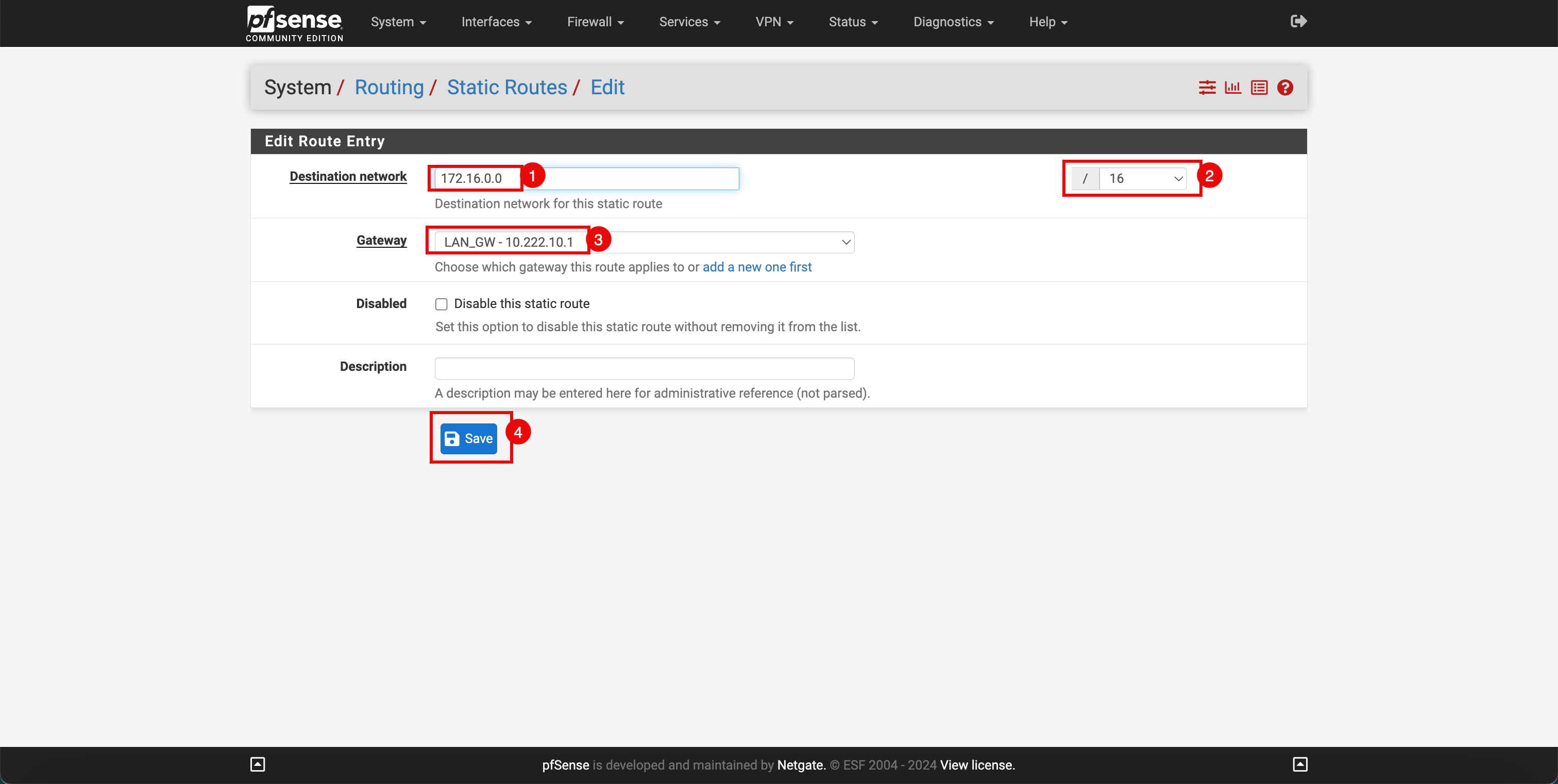

- 按一下靜態路由。

-

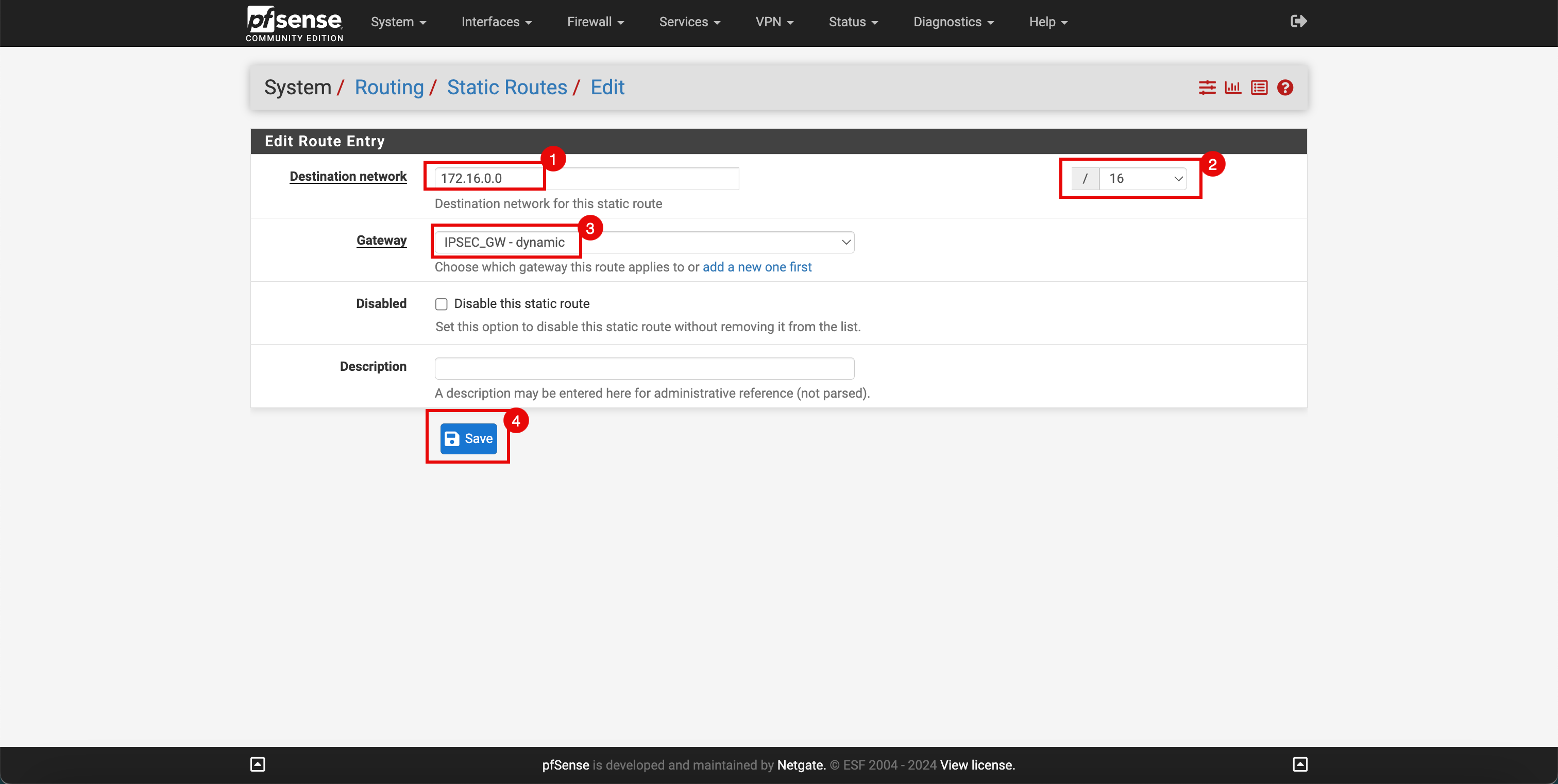

按一下 + 新增,即可新增靜態路由。

- 輸入 OCI 網路的目的地網路。

- 選取 OCI 網路的目的地子網路。

- 選取上方建立的閘道。

- 按一下儲存。

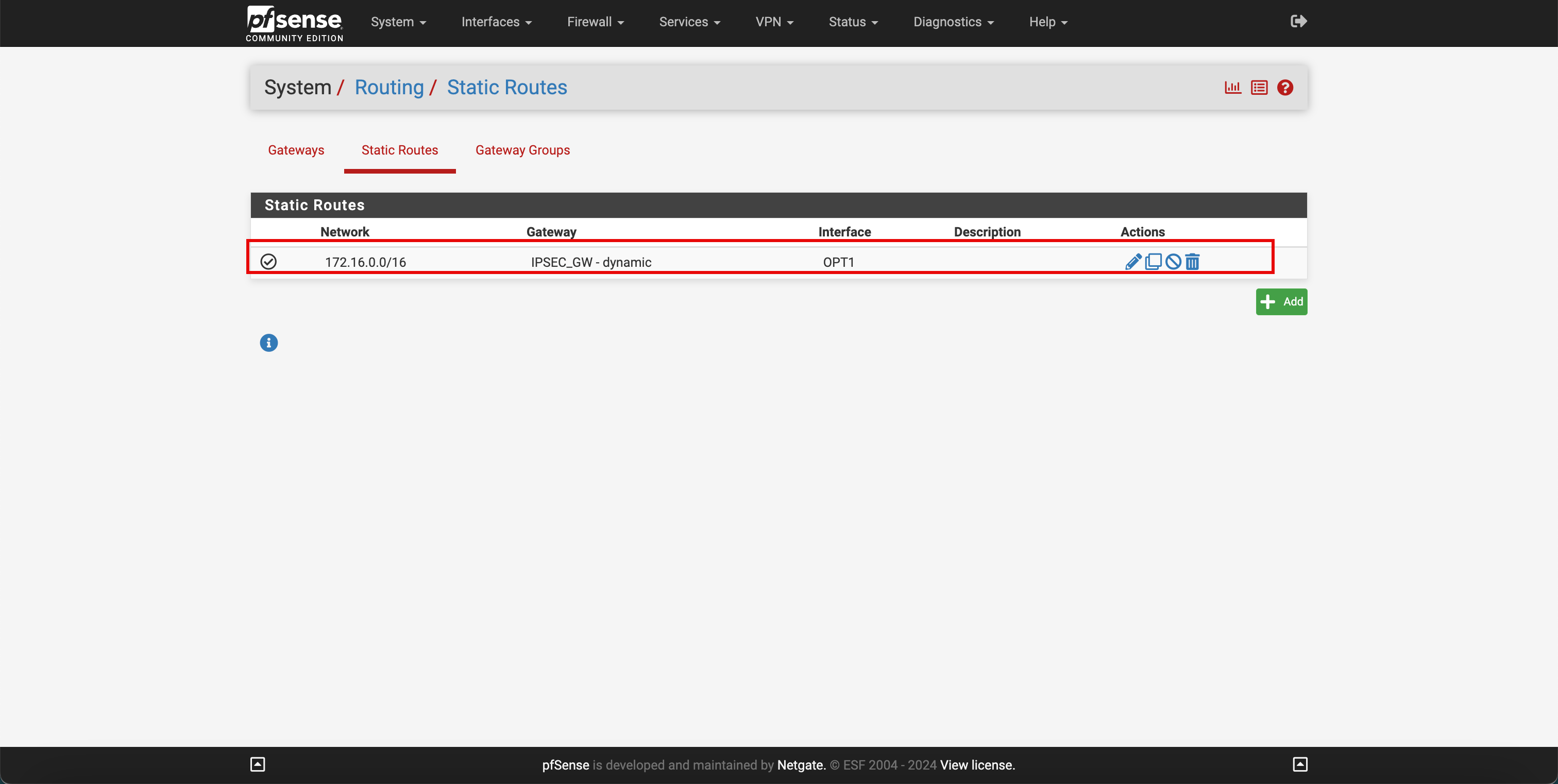

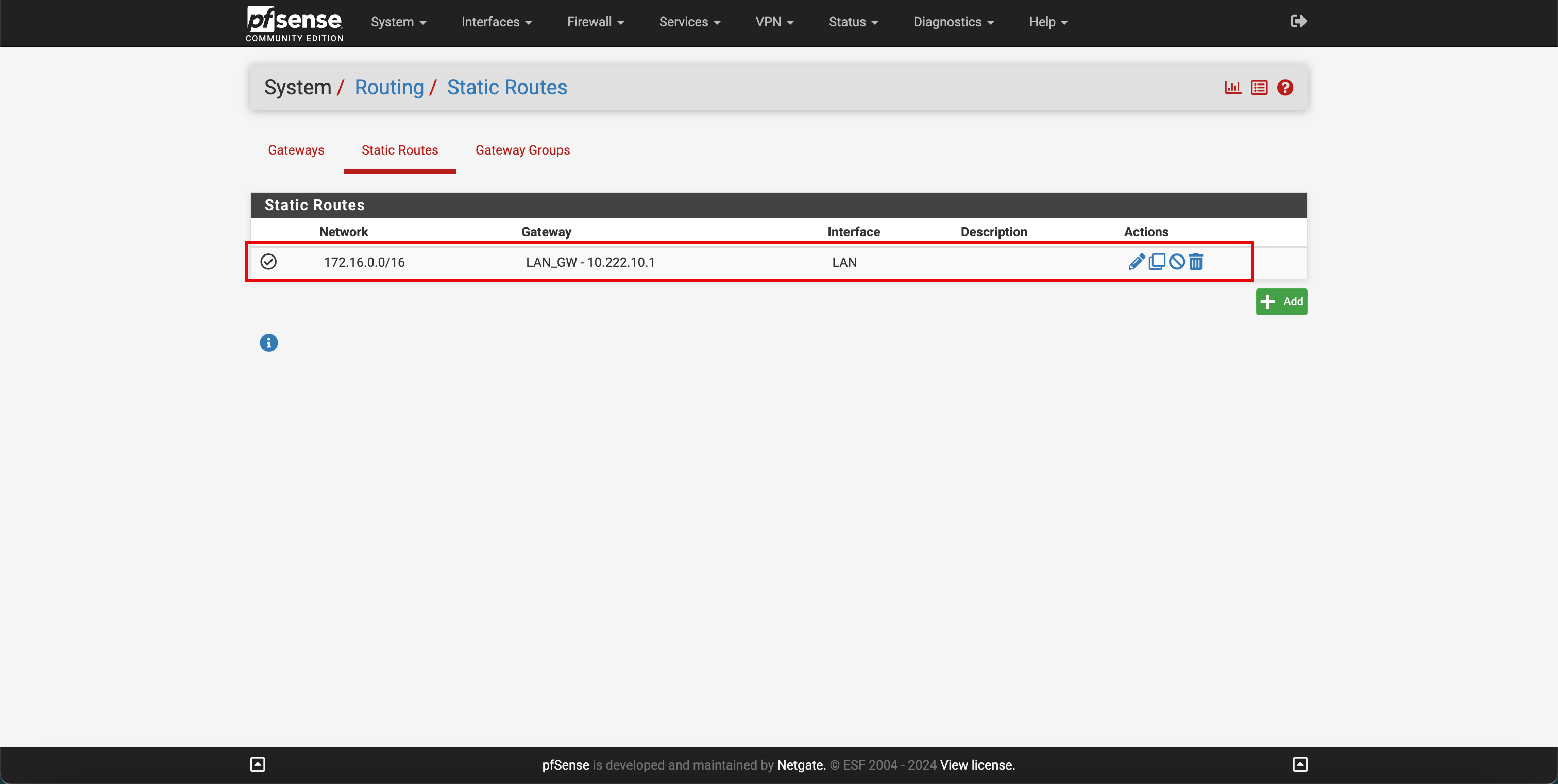

-

請注意,新增的靜態路由將會使用通道介面遞送 OCI 網路的目的地流量。

作業 6:設定內部部署路由

我們使用 IPSec VPN 端點的 pfSense 進行路由。我們必須確定其他內部部署網路都知道如何連線至 OCI 網路。因此,我們必須將目的地為 OCI 的所有流量遞送至 pfSense VPN 端點。

在測試內部部署運算從屬端設定路由

我們使用 pfSense 執行處理來模擬內部部署網路。

注意:此執行處理與剛用來設定 IPSec 通道的執行處理不同!

-

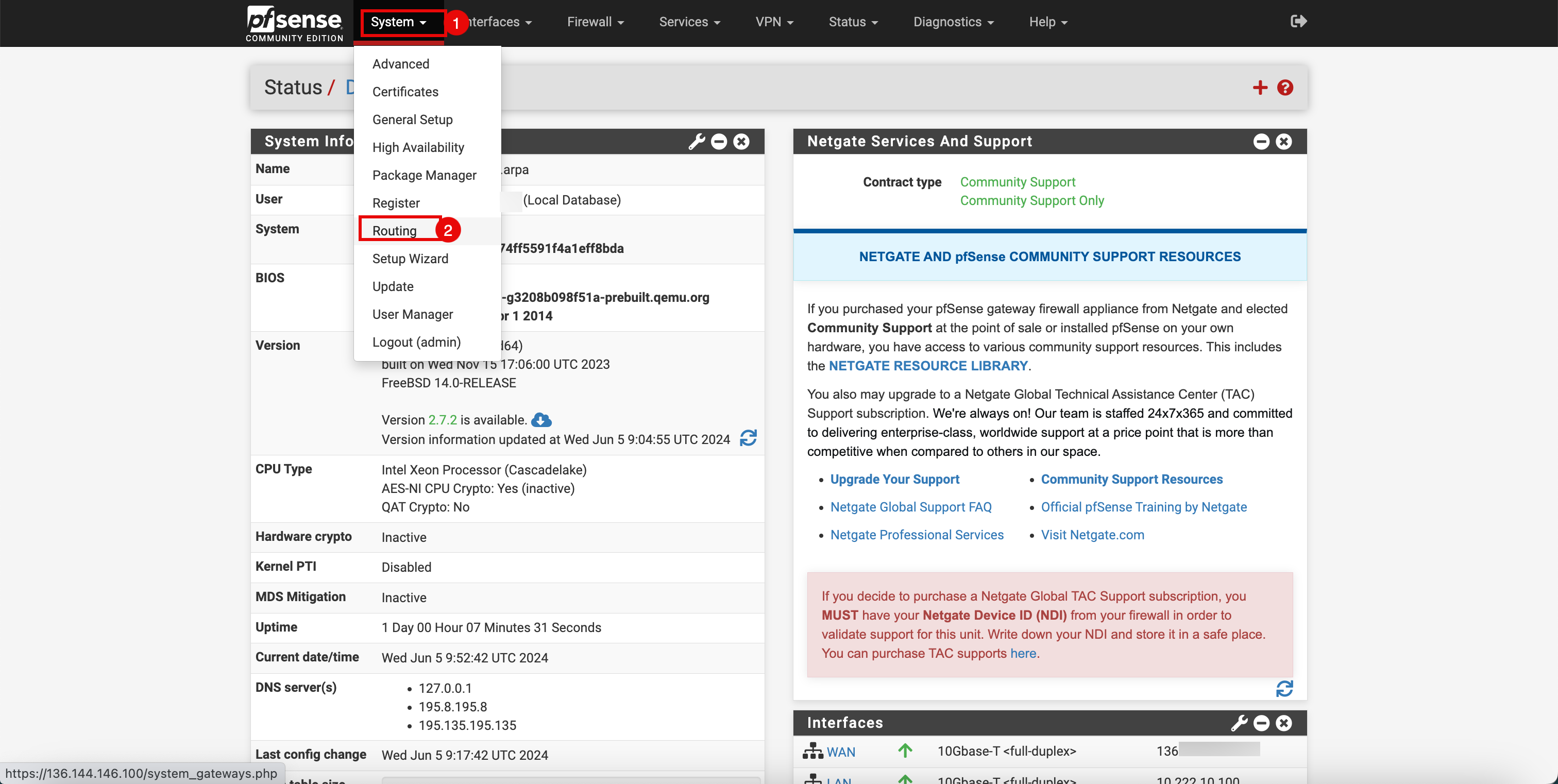

前往 PfSense 入口網站。

- 按一下系統下拉式功能表。

- 按一下路由。

- 選取

WAN_DHCP或您的預設閘道,作為第一個優先順序。 - 按一下 + 新增以新增閘道。

- 在介面中,選取

LAN。 - 在位址系列中,選取

IPv4。 - 輸入名稱。

- 輸入另一個 pfSense 執行處理的 LAN IP 位址 (終止 IPSec 通道的執行處理)。

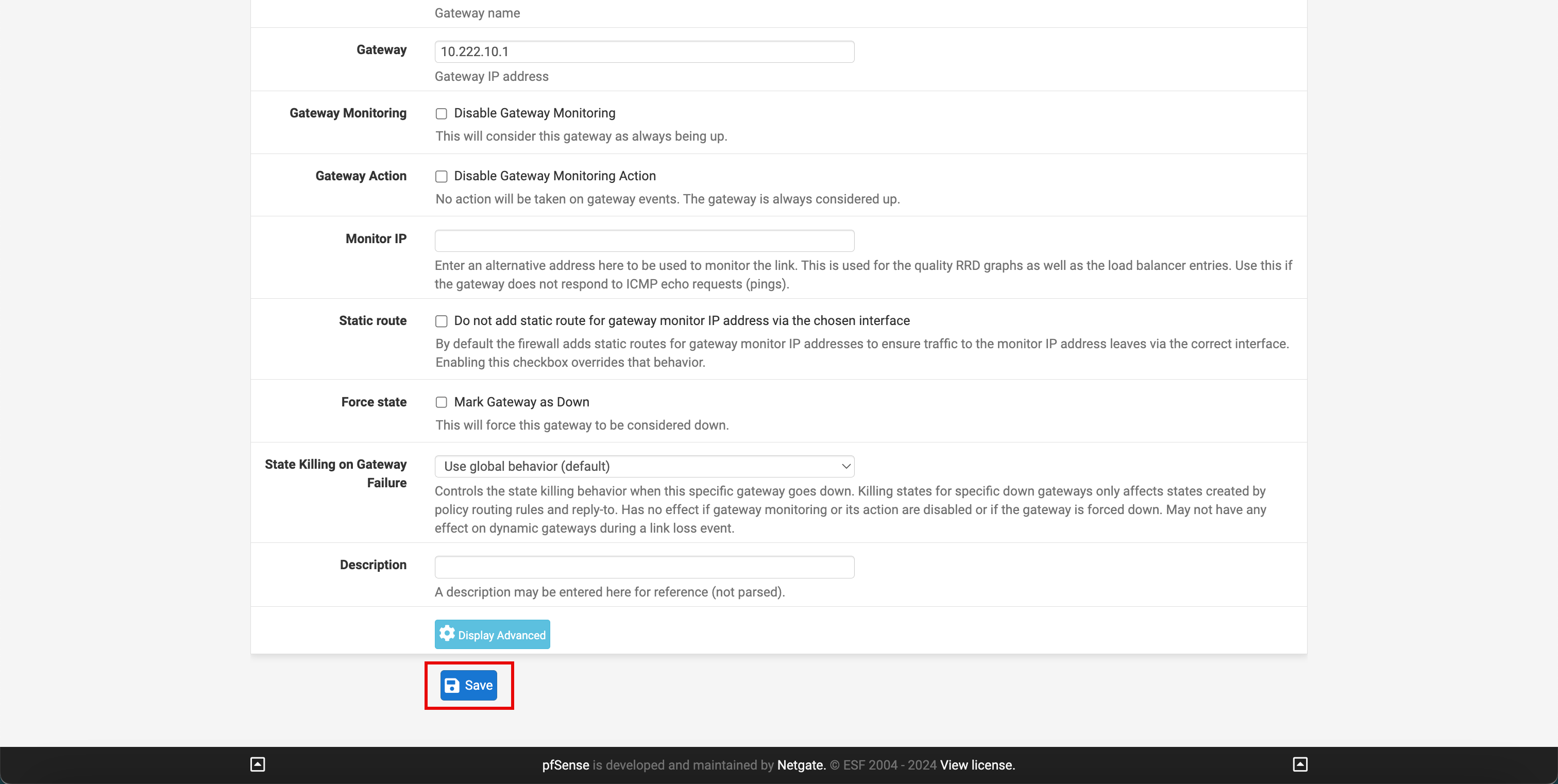

- 向下捲動。

-

按一下儲存。

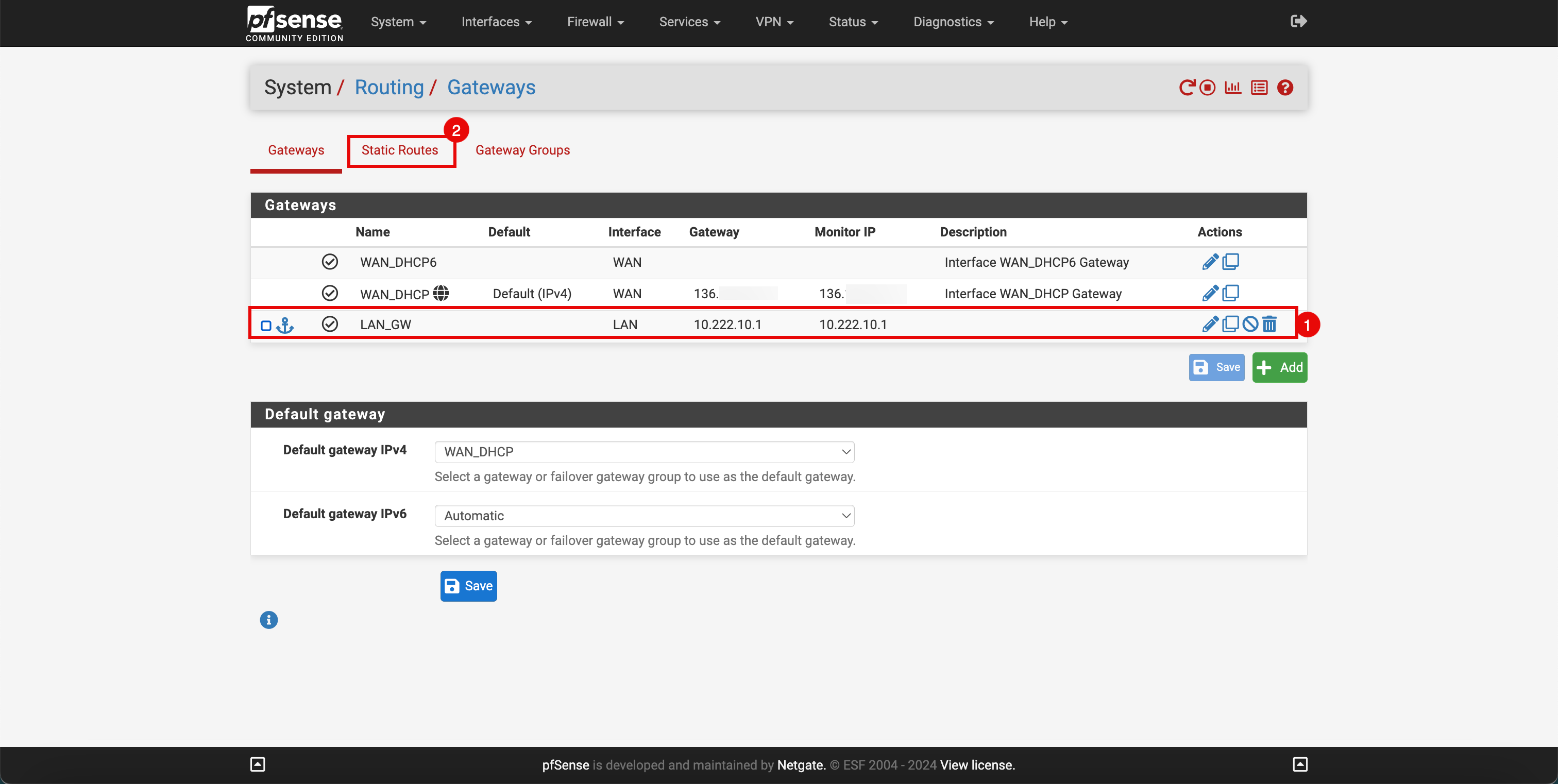

- 請注意,系統會為其他 pfSense 執行處理新增一個閘道。

- 按一下靜態路由。

-

按一下 + 新增,即可新增靜態路由。

- 選取 OCI 網路的目的地網路。

- 選取 OCI 網路的目的地子網路。

- 選取上方建立的閘道。

- 按一下儲存。

-

請注意,新增的靜態路由會使用其他 pfSense 執行處理來遞送 OCI 網路的目的地流量。

作業 7:驗證連線

我們已設定 VPN、新增正確的防火牆規則,以及已設定的路由,現在可測試連線。

作業 7.1:從內部部署偵測至支點 VCN A

-

由於路線安排組態:

- 流量將會傳送至 (內部部署) pfSense VPN 執行處理。

- 流量會透過 IPSec VPN 通道傳送至 DRG。

- DRG 接著會將流量遞送至 OCI pfSense 防火牆。

- OCI pfSense 防火牆將允許或拒絕以設定的防火牆規則為基礎的流量。

- 接受 ICMP 流量時,會將流量遞送至 Spoke 執行處理。

-

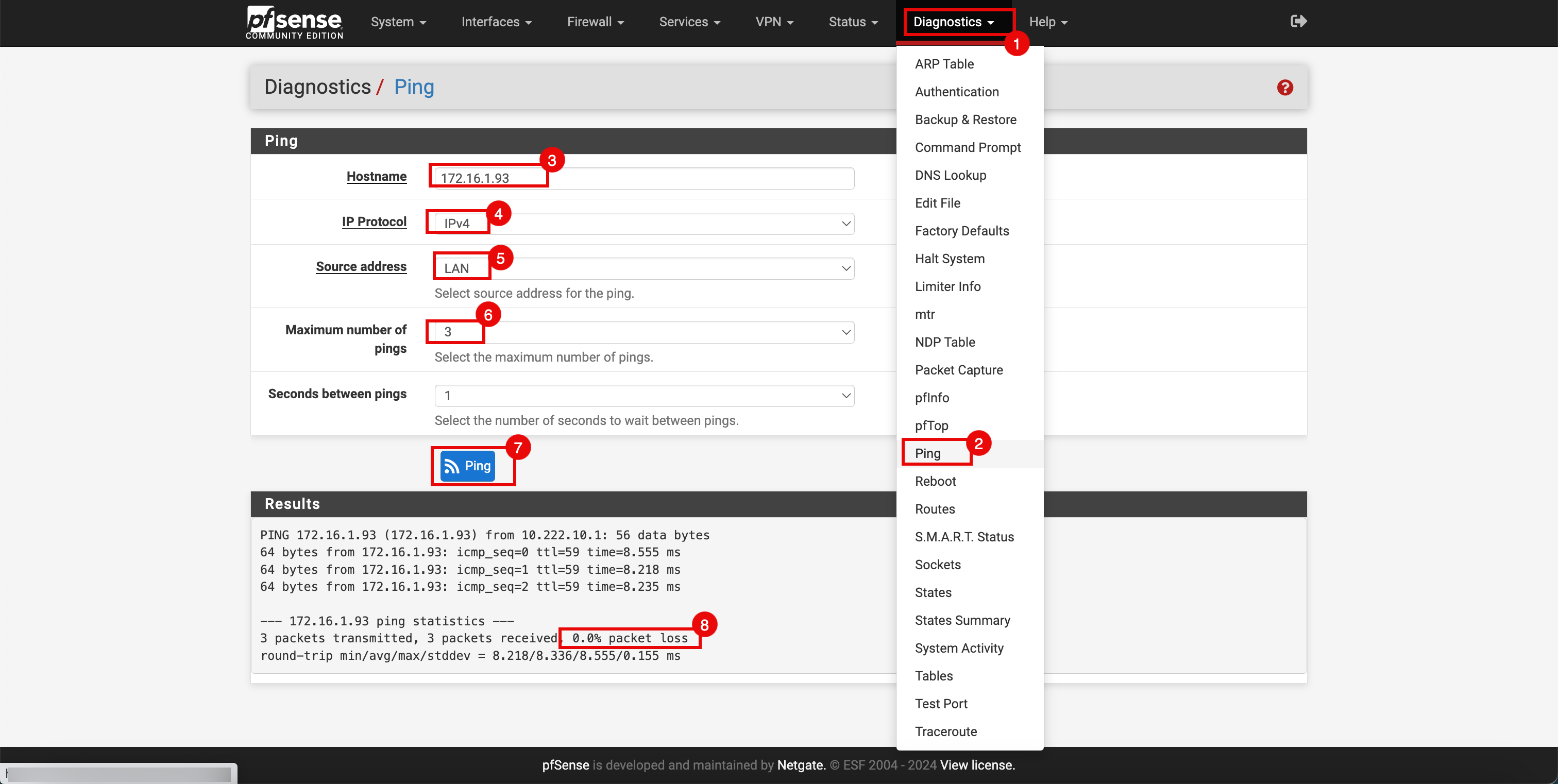

從 VPN pfSense 內部部署執行處理執行偵測測試。

- 按一下診斷下拉式功能表。

- 按一下偵測。

- 輸入主機名稱,此主機名稱是 Spoke VCN A 執行處理的 IP 位址。

- 在 IP 協定中,選取

IPv4。 - 在來源位址中,選取

LAN介面。 - 在偵測數目上限中,選取

3。 - 按一下偵測。

- 請注意,我們有 0% 封包遺失。

-

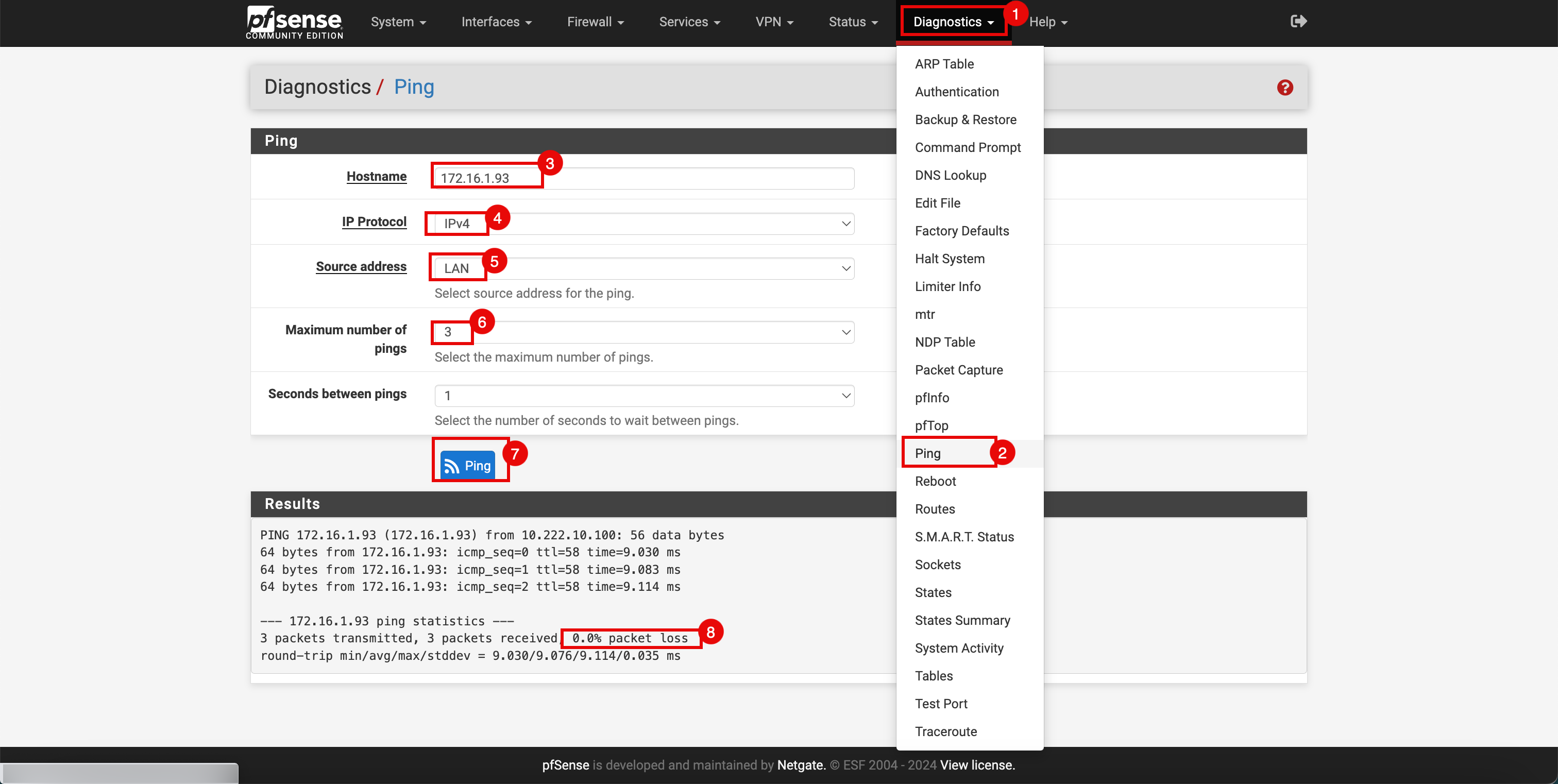

我們也可以從其他 pfSense 執行處理 (從屬端) 進行測試。從從屬端 pfSense 內部部署執行處理執行偵測測試。

- 按一下診斷下拉式功能表。

- 按一下偵測。

- 輸入主機名稱,此主機名稱是 Spoke VCN A 執行處理的 IP 位址。

- 在 IP 協定中,選取

IPv4。 - 在來源位址中,選取

LAN介面。 - 在偵測數目上限中,選取

3。 - 按一下偵測。

- 請注意,我們有 0% 封包遺失。

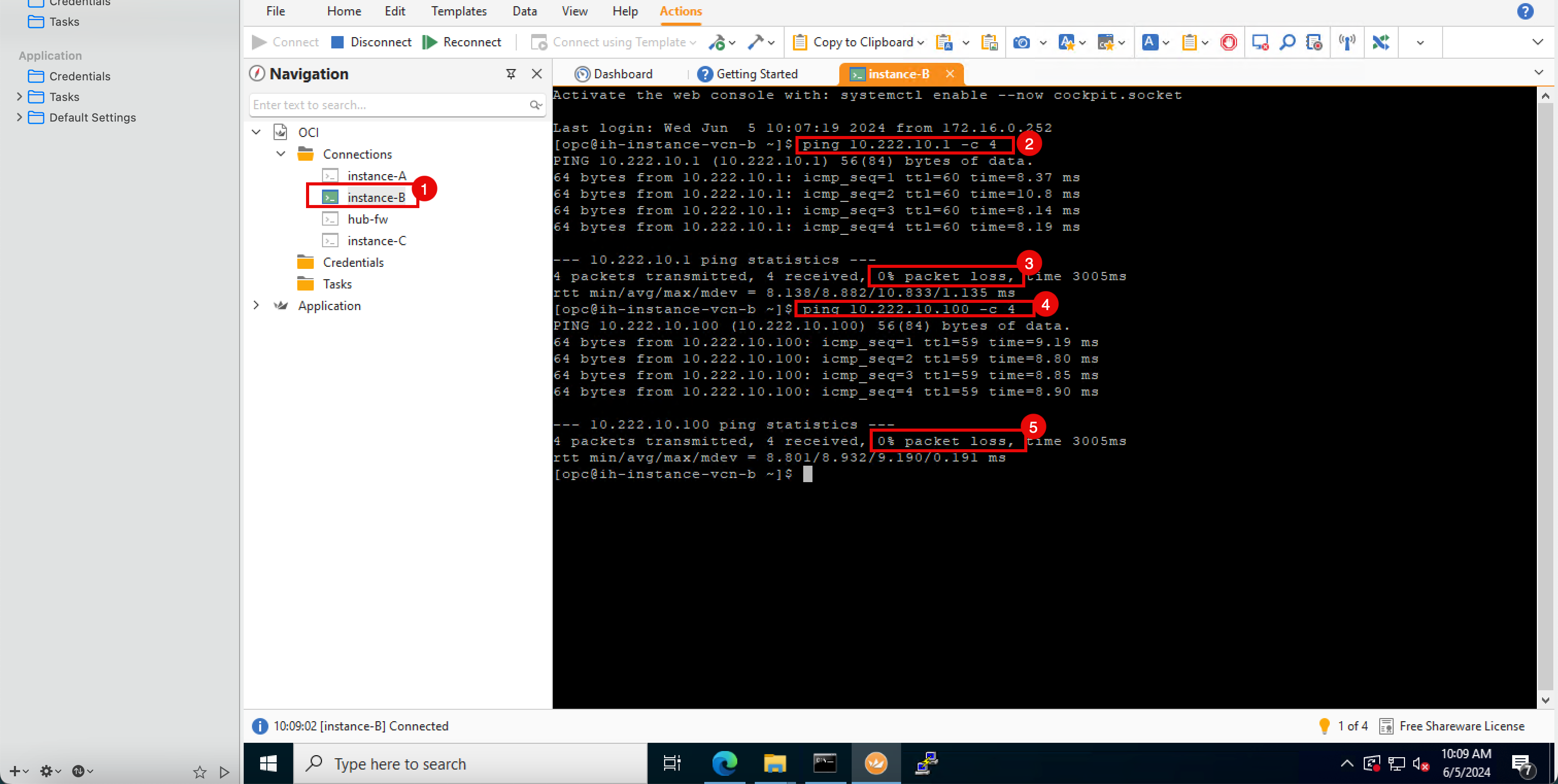

作業 7.2:從軸輻 VCN B 偵測至內部部署

-

由於路線安排組態:

- 流量將會傳送至 DRG。

- DRG 接著會將流量遞送至 OCI pfSense 防火牆。

- OCI pfSense 防火牆將允許或拒絕以設定的防火牆規則為基礎的流量。

- 接受 ICMP 流量時,會將流量遞送回 DRG。

- 流量會透過 IPSec VPN 通道傳送至內部部署 pfSense 執行處理。

- 連線至分支 B VCN 執行處理。

- 對內部部署 pfSense VPN 執行處理 (

10.222.10.1) 的 LAN IP 位址執行偵測。 - 請注意,我們有 0% 的封包遺失,因此偵測成功。

- 對內部部署 pfSense 從屬端執行處理 (

10.222.10.100) 的 LAN IP 位址執行偵測。 - 請注意,我們有 0% 的封包遺失,因此偵測成功。

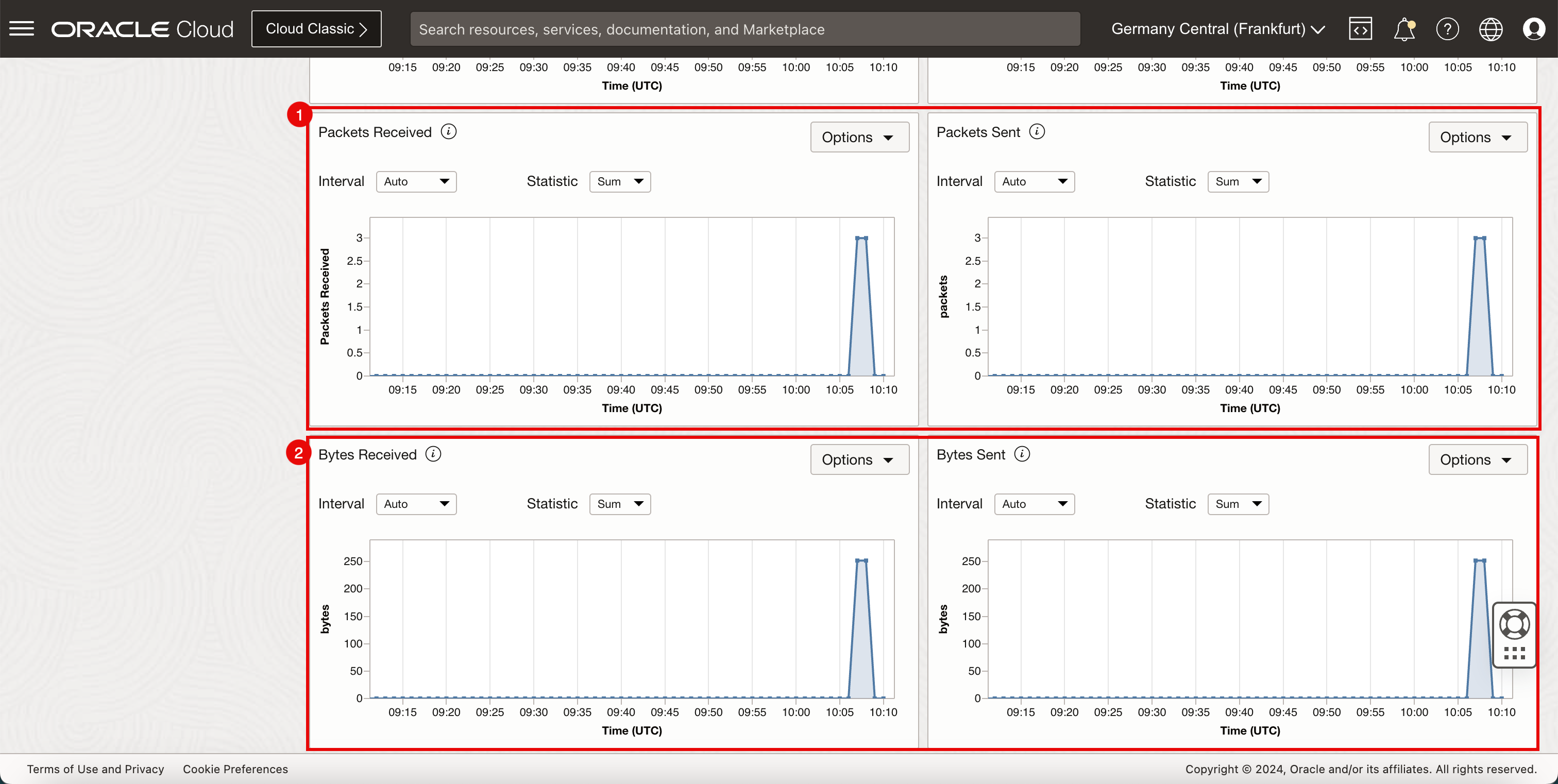

作業 7.3:檢查 OCI 上的 IPSec VPN 網路統計資料

-

前往 OCI 主控台。

- 按一下左上角的漢堡選單 (按)。

- 按一下網路。

- 按一下網站至網站 VPN 。

-

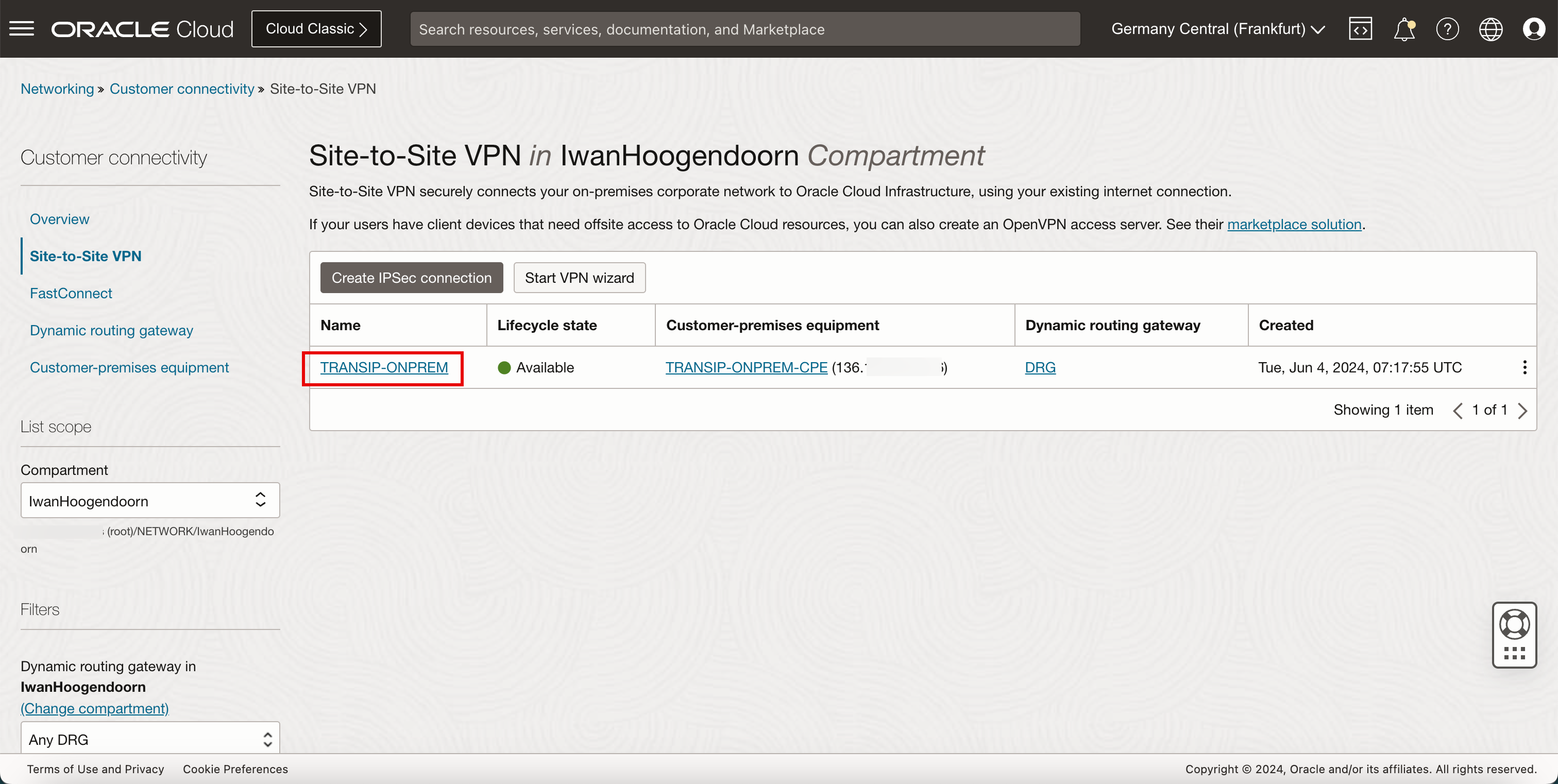

按一下 VPN。

-

按一下第一個通道。

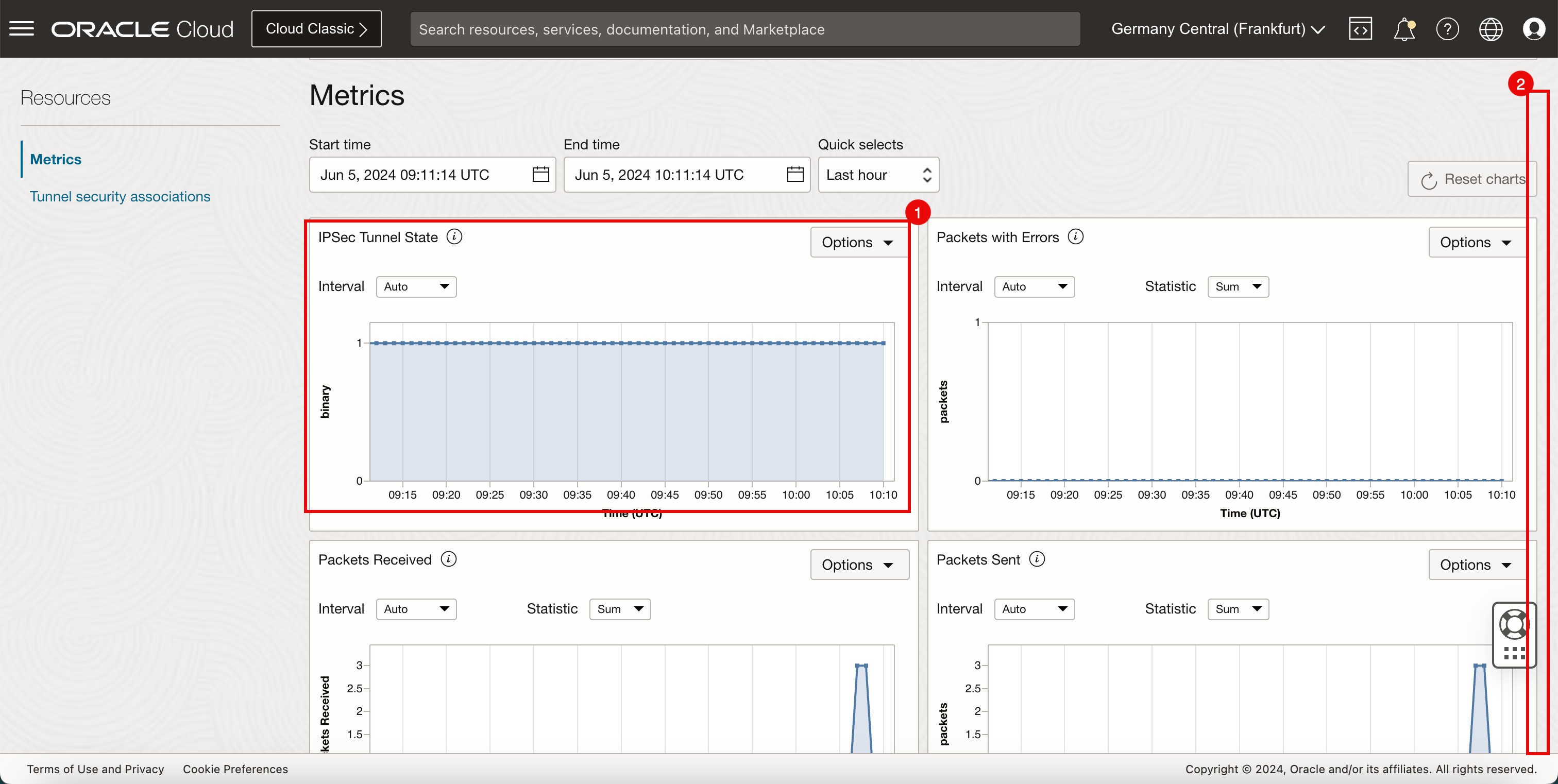

- 請注意,通道狀態顯示二進位狀態的常數

1,表示通道會不斷啟動。 - 向下捲動。

- 請注意,圖表是收到的封包和傳送的封包的尖峰,這是因為我們在 Task 7.1 中執行的偵測所致。

- 請注意,圖表是收到的封包和傳送的封包的尖峰,這是因為我們在 Task 7.2 執行的偵測所致。

- 請注意,通道狀態顯示二進位狀態的常數

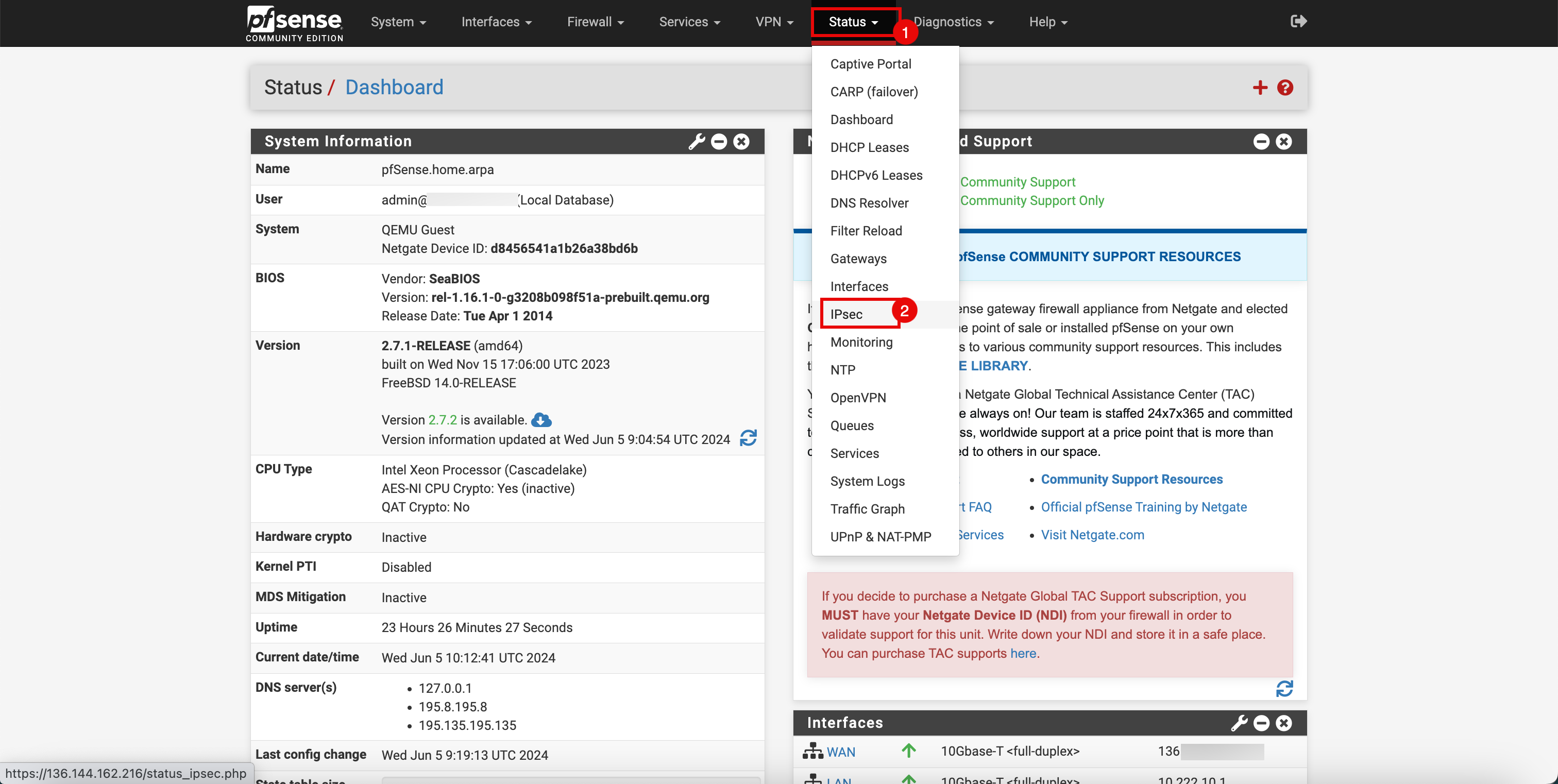

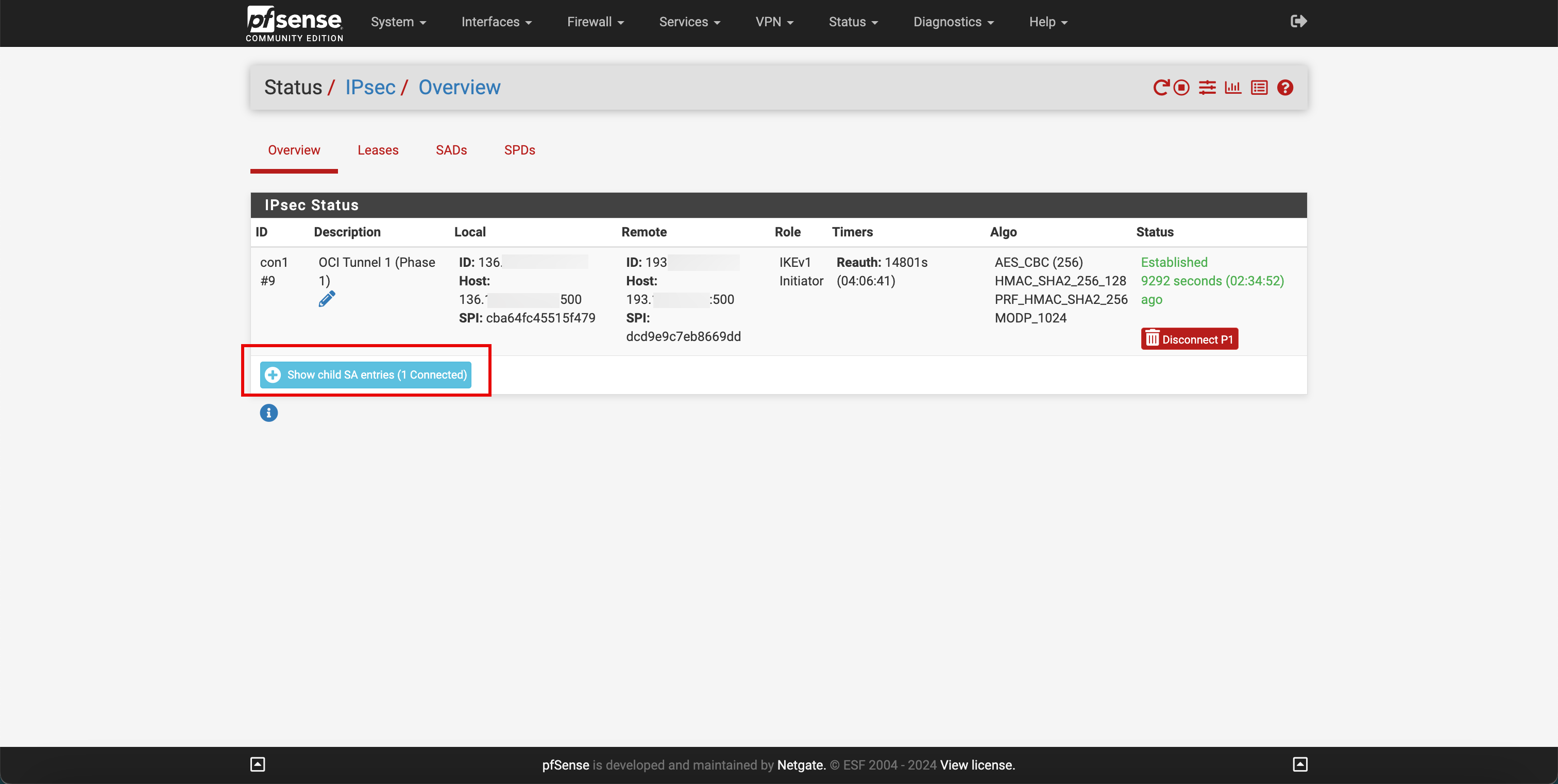

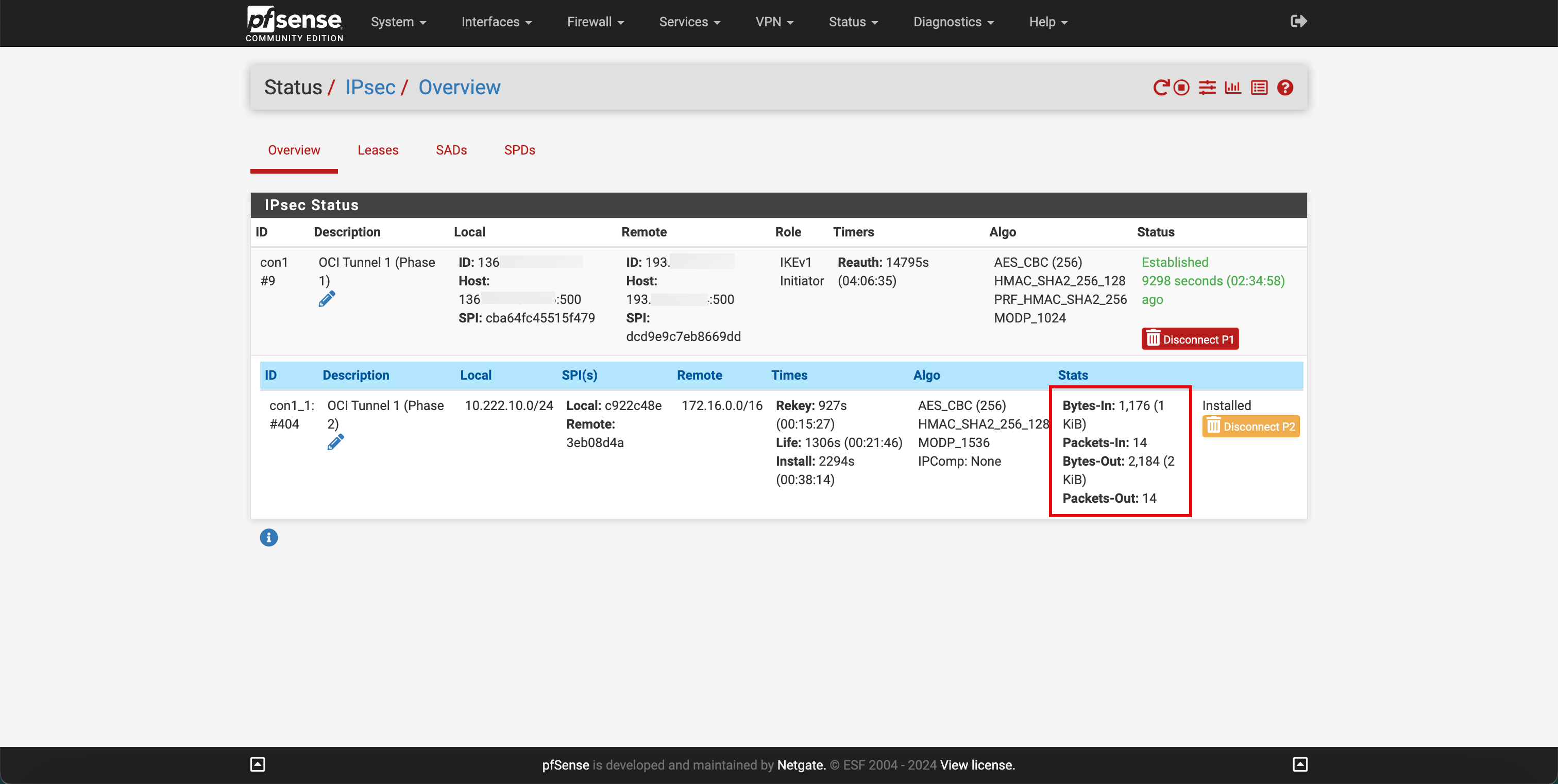

作業 7.4:檢查 pfSense VPN 執行處理 (內部部署) 上的 IPSec VPN 網路統計資料

-

前往 PfSense 入口網站。

- 按一下狀態下拉式功能表。

- 按一下 IPSec 。

-

按一下顯示子項服務協議項目 (1 個連線) 。

-

請注意,封包和位元組已進出。

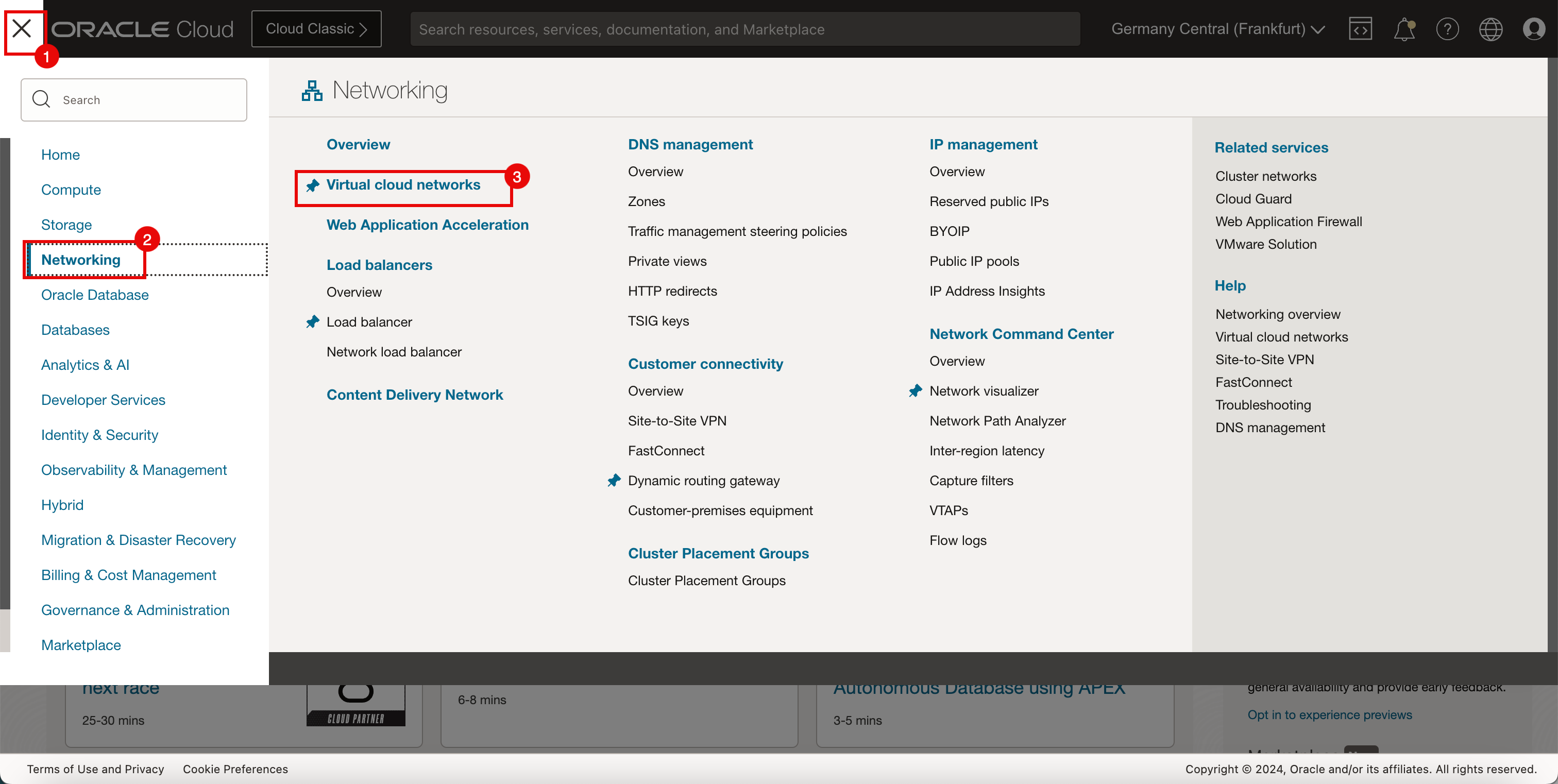

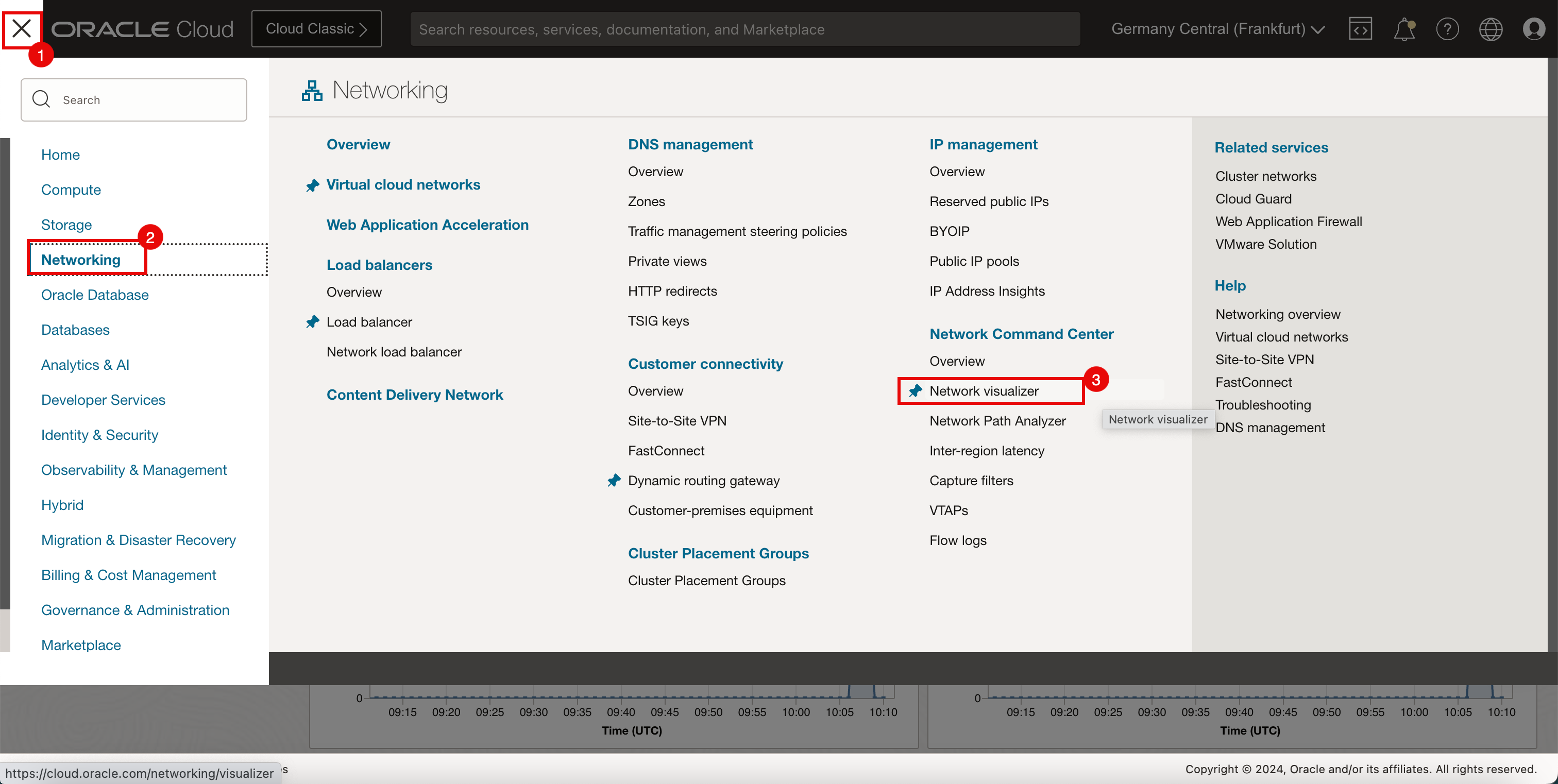

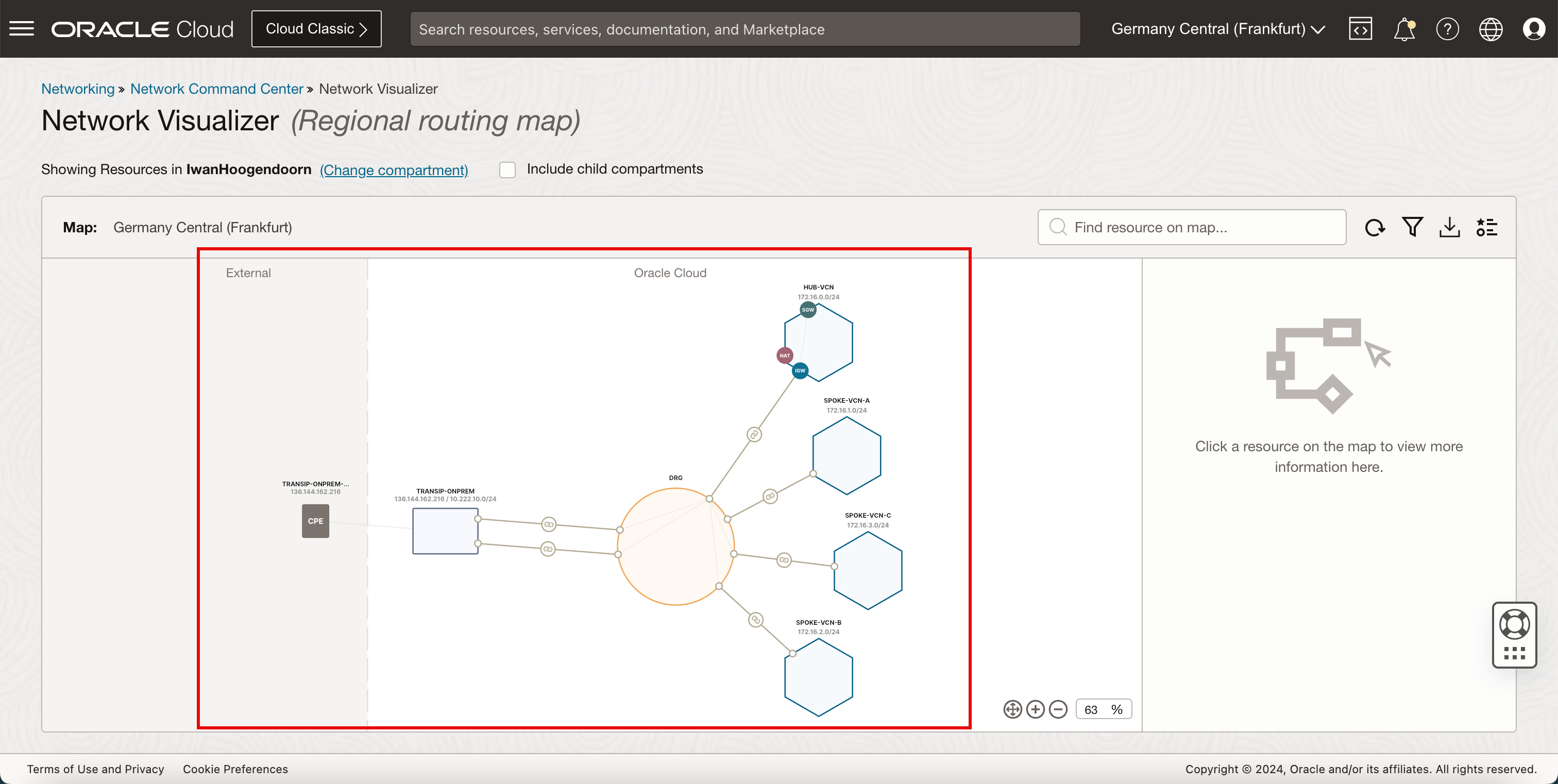

Network Visualizer

隨著我們新增 VPN,您可以在 OCI 主控台上使用網路視覺化程式來取得網路總覽。

-

前往 OCI 主控台。

- 按一下左上角的漢堡選單 (按)。

- 按一下 Network 。

- 按一下網路視覺化程式。

-

您可以看到四個 VCN (一個 Hub 和三個 Spokes),以及與 VPN 連線的內部部署。

認可

- 作者 - Iwan Hoogendoorn (OCI 網路專家)

其他學習資源

瀏覽 docs.oracle.com/learn 的其他實驗室,或前往 Oracle Learning YouTube 頻道存取更多免費學習內容。此外,請造訪 education.oracle.com/learning-explorer 以成為 Oracle Learning Explorer。

如需產品文件,請造訪 Oracle Help Center 。

Connect On-premises to OCI using an IPSec VPN with Hub and Spoke VCN Routing Architecture

G10336-01

June 2024