附註:

- 此教學課程需要存取 Oracle Cloud。若要註冊免費帳戶,請參閱 Oracle Cloud Infrastructure Free Tier 入門。

- 它使用 Oracle Cloud Infrastructure 證明資料、租用戶及區間的範例值。完成實驗室時,請將這些值取代為您雲端環境特定的值。

在 Oracle Cloud Infrastructure 的單一區域中設定 OpenVPN 以進行遠端存取

簡介

隨著遠端工作和雲端採用日益增加,對公司資源的安全存取從未如此重要。遠端存取 VPN 可讓使用者隨時隨地連線到組織網路,加密所有資料以防止未經授權的存取。無論是從遠端辦公室、家用或在外行動,虛擬私人網路 (VPN) 都能確保連線保持隱私並安全。

在本教學課程系列中,我們將逐步引導您建置下列影像中概述的架構。

Oracle Cloud Infrastructure (OCI) 中的 VPN

VPN 對於使用 OCI 設定在您的內部部署資料中心、組織使用的另一個雲端環境或遠端辦公室之間建立安全通訊至關重要。在 OCI 中,您可能需要兩種類型的 VPN,每一種都適用於不同的使用案例。

-

站對站 VPN:連接整個網路,使其適用於將多個辦公室或分支安全地與 OCI 連結。網站至網站 VPN 是 OCI 中提供的原生服務,使用業界標準 IPSec 協定,透過現有的網際網路連線,提供從公司網路和網站到 OCI 的專用安全連線。

-

遠端存取 VPN (網站至網站 VPN):不同於相互連線整個網路的「網站至網站 VPN」,Remote Access VPN 會使用 VPN 從屬端應用程式,在單一裝置 (使用者) 與目的地網路之間建立安全連線。目前,OCI 不提供原生遠端存取 VPN 服務。不過,您可以透過在運算執行處理上部署的市集映像檔 (例如 OpenVPN) 達到此目的。

注意:此教學課程著重於使用 OpenVPN 設定遠端存取 VPN。

OpenVPN 總覽

OpenVPN 是一種廣泛使用的 VPN 解決方案,可用於多種口味以滿足不同的需求。在本教學課程中,我們將聚焦於:

-

OpenVPN Access Server:專為企業設計,可保護資料通訊、保護 Internet of Things (IoT),並提供對內部部署、資料中心或公有雲資源的安全遠端存取。它包含 Web 式管理介面,適合尋求可靠企業級 VPN 的企業。OpenVPN Access Server 可免費安裝並用於兩個同時的 VPN 連線。您將會在本教學課程中從市集部署到 OCI Compute 執行處理上。

-

OpenVPN 連線: Windows、macOS、iOS 和 Android 的官方 VPN 用戶端。本教學課程結束後,您將安裝 OpenVPN Connect 並使用它來連線至 OpenVPN Access Server,然後測試與雲端中目標專用資源的連線。

如需有關不同 OpenVPN 產品的詳細資訊,請參閱哪一個 OpenVPN 產品適合您?。

目標

-

從 OCI 市集佈建 OpenVPN Access Server 並進行初始設定。

-

設定 OpenVPN Access Server 進行遠端存取。

-

在與 OpenVPN (多倫多) 相同的區域中,設定存取目標虛擬機器 (VM) 所需的 OCI 路由和安全性。

-

在 PC 上安裝 OpenVPN 連線並測試對目標 VM 的存取。

教學課程第一部分的最終架構

您將從頭開始建置下列環境。

必要條件

-

存取 OCI 租用戶和管理所需網路和運算服務的權限。

-

VPN 的基本理解

-

瞭解 OCI 網路路由和安全性及其功能:虛擬雲端網路 (VCN)、路由表、動態路由閘道 (DRG) 及安全清單。

作業 1:建立動態路由閘道

-

登入 OCI 主控台,然後按一下左上角的漢堡功能表 ()。

- 按一下網路。

- 按一下動態路由閘道。

-

按一下建立動態路由閘道。

- 輸入 DRG 的名稱。

- 按一下建立動態路由閘道。

-

已順利建立 DRG。

-

我們正在將每個作業結束時佈建的每個元件加到架構中。因此,您可以查看我們環境的外觀,直到現在為止。

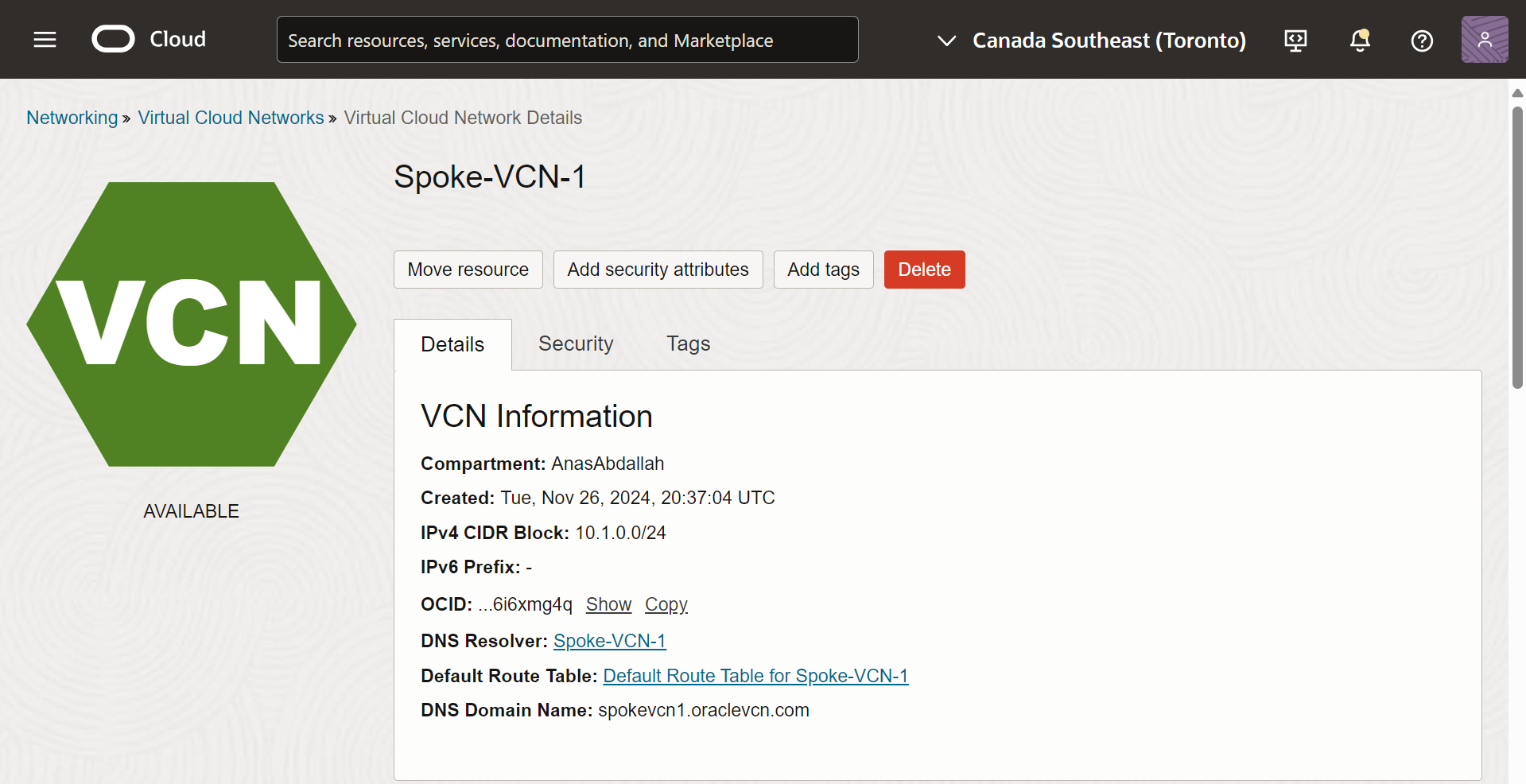

作業 2:設定網輻虛擬雲端網路

作業 2.1:建立 VCN

-

按一下左上角的漢堡功能表 ()。

- 按一下網路。

- 按一下虛擬雲端網路。

-

按一下建立 VCN 。

- 輸入 VCN 的名稱。

- 輸入

10.1.0.0/24作為 IPv4 CIDR 區塊。 - 按一下建立 VCN 。

-

Spoke-VCN-1VCN 已順利建立。

作業 2.2:將 VCN 連附至 DRG

-

前往虛擬雲端網路詳細資訊頁面。

- 按一下動態路由閘道附件。

- 按一下建立 DRG 附件。

- 輸入附件的名稱。

- 選取目前的租用戶作為 DRG 位置。

- 選取在「工作 1」中建立的 DRG 。

- 按一下建立 DRG 附件。

-

VCN 已順利連附至 DRG。

作業 2.3:建立專用子網路

-

在虛擬雲端網路詳細資訊頁面中,按一下建立子網路。

- 輸入子網路的名稱。

- 選取區域。

- 輸入

10.1.0.0/27作為 IPv4 CIDR 區塊。

- 在路由表中選取預設路由表。

- 選取專用子網路。

- 選取安全性清單中的預設安全性清單。

- 按一下建立子網路。

-

專用子網路已順利建立。

作業 2.4:在子網路上設定路由和安全

-

在虛擬雲端網路詳細資訊頁面中,按一下專用子網路。

-

按一下指派的路由表的路由表。

-

請確定新增下列規則。

192.168.0.0/24- DRG:目的地為 Hub-Public-Subnet 的路由流量,將有 OpenVPN Access Server 至 DRG。

-

Spoke-VCN-1子網路的路由部分已完成,請立即進行安全保護。移至子網路詳細資訊頁面,然後按一下指定的安全清單。

-

請務必允許傳入流量。

- 來自

Hub-Public-Subnet(ICMP,鍵入 8) 的回應請求 (偵測流量)。這適用於最後的測試。

- 來自

-

請務必允許所有輸出流量。

-

目前的環境看起來應該像這樣。

作業 3:啟動設定測試 VM (Target-Instance-1)

Task 3.1:使用 PuTTY Key Generator 產生 SSH 金鑰組 (選擇性)

附註:

- 我們正在本教學課程中使用 PuTTY 來產生 SSH 金鑰及存取 VM,但也歡迎使用您選擇的其他類似工具。

- 只有當執行處理需要 SSH 存取時,才需要這麼做。在本教學課程中,我們只會偵測執行處理來進行測試。

-

從此處安裝 PuTTY:下載 PuTTY 。

-

開啟 PuTTY 金鑰產生器,然後按一下產生。

-

將滑鼠游標停留在空白區域,直到金鑰產生完成為止。

-

按一下儲存私密金鑰。存取執行處理時將會使用此選項。

- 輸入私密金鑰檔案的名稱。

- 按一下儲存。

-

複製公用金鑰並將它貼到文字檔中,我們需要在建立 VM 時執行。

作業 3.2:佈建 Target-Instance-1 運算執行處理

-

按一下左上角的漢堡功能表 ()。

- 按一下計算。

- 按一下執行處理。

-

按一下建立執行處理。

-

輸入執行處理的名稱。

-

保留影像和資源配置設定值作為預設值。

-

在主要網路中,輸入下列資訊。

- 選取

Spoke-VCN-1VCN。 - 選取專用子網路。

- 選取手動指派專用 IPv4 位址。

- 輸入執行處理

10.1.0.30的專用 IPv4 位址。

- 貼上在任務 3.1 中產生的公開金鑰。

- 按一下建立。

- 選取

注意:如果您不打算存取執行處理,請在上一個步驟選取「沒有 SSH 金鑰」選項。

-

Target-Instance-1運算執行處理已順利建立。

-

目前的環境看起來應該像這樣。

作業 4:設定 Hub 虛擬雲端網路

作業 4.1:建立 VCN

-

按一下左上角的漢堡功能表 ()。

- 按一下網路。

- 按一下虛擬雲端網路。

-

按一下建立 VCN 。

- 輸入 VCN 的名稱。

- 輸入

192.168.0.0/16作為 IPv4 CIDR 區塊。 - 按一下建立 VCN 。

-

Hub-VCNVCN 已順利建立。

作業 4.2:將 VCN 連附至 DRG

-

前往虛擬雲端網路詳細資訊頁面。

- 按一下動態路由閘道附件。

- 按一下建立 DRG 附件。

- 輸入附件的名稱。

- 選取目前的租用戶作為 DRG 位置。

- 選取在「工作 1」中建立的 DRG 。

- 按一下建立 DRG 附件。

-

VCN 已順利連附至 DRG。

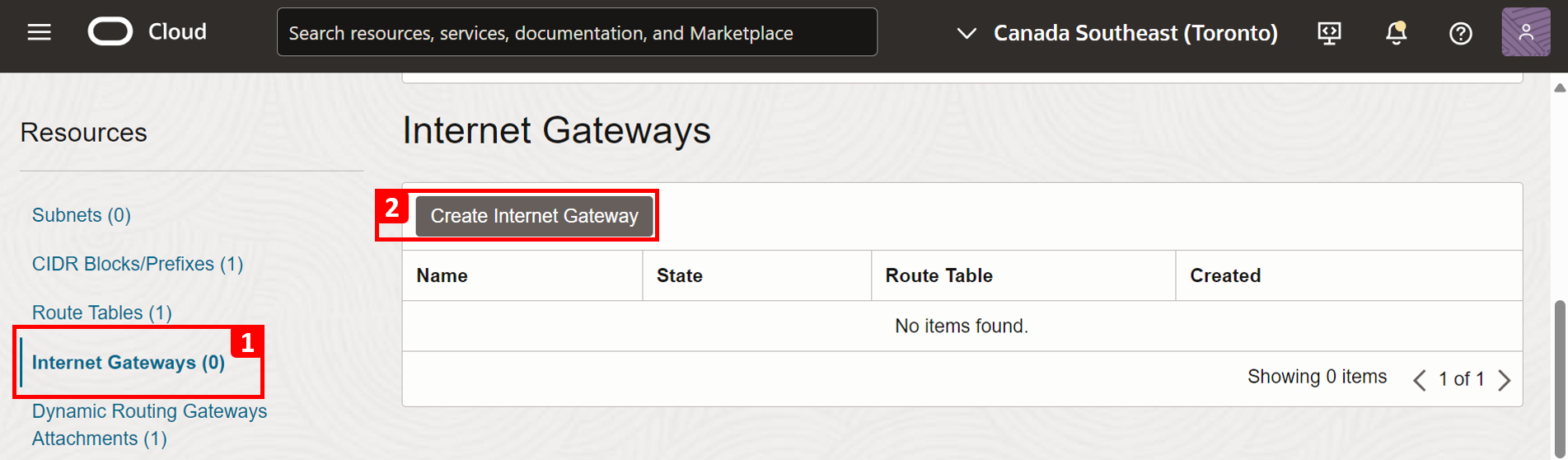

作業 4.3:建立網際網路閘道

-

前往虛擬雲端網路詳細資訊頁面。

- 按一下網際網路閘道。

- 按一下建立網際網路閘道。

- 輸入網際網路閘道的名稱。

- 按一下建立網際網路閘道。

-

網際網路閘道已順利建立。

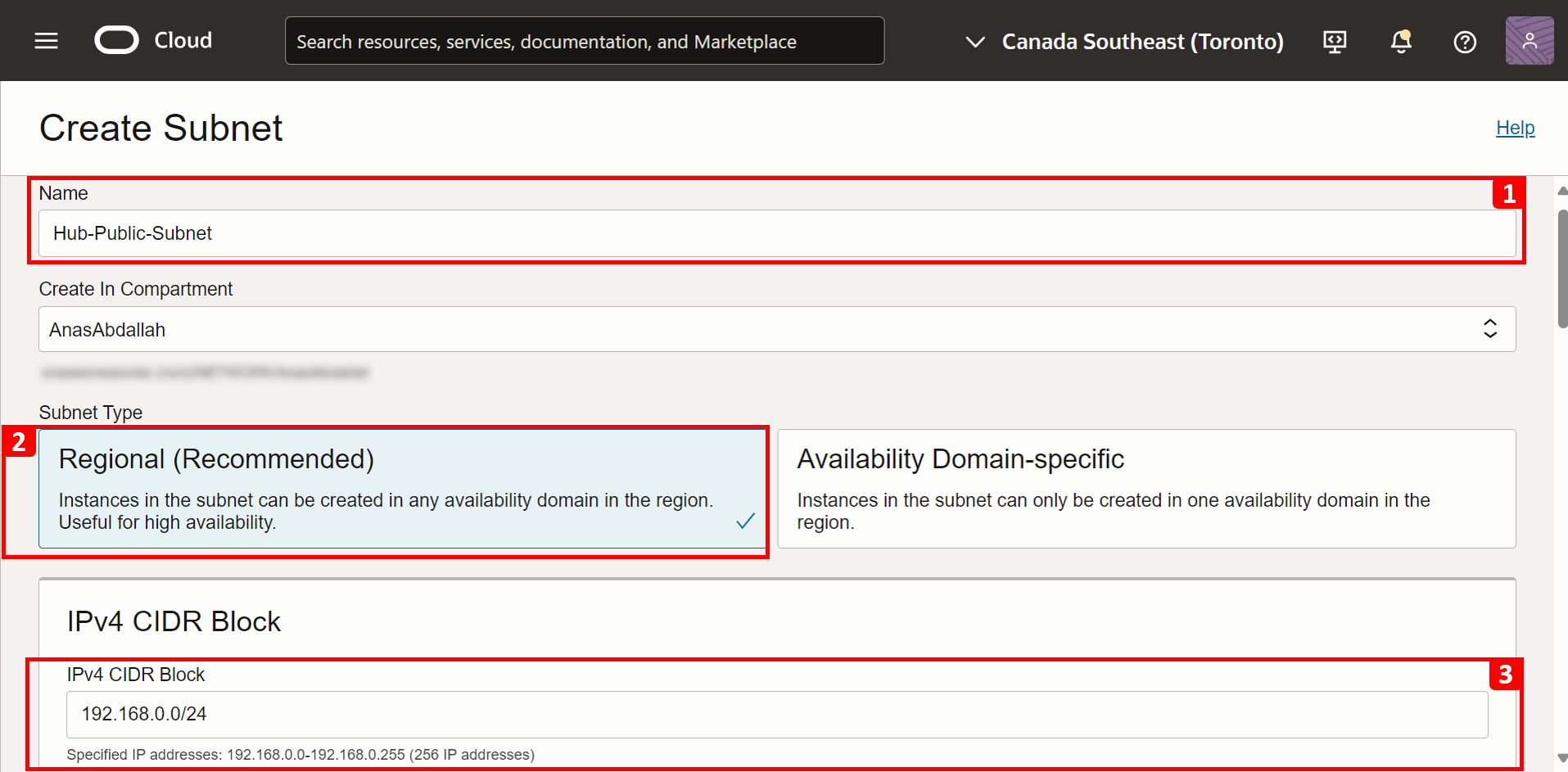

作業 4.4:建立公用子網路

-

在虛擬雲端網路詳細資訊頁面中,按一下建立子網路。

- 輸入子網路的名稱。

- 選取區域。

- 輸入

192.168.0.0/24作為 IPv4 CIDR 區塊。

- 在路由表中選取預設路由表。

- 選取公用子網路。

- 選取安全性清單中的預設安全性清單。

- 按一下建立子網路。

-

已順利建立公用子網路。

作業 4.5:在子網路上設定路由和安全

-

在虛擬雲端網路詳細資訊頁面中,按一下公用子網路。

-

按一下指派的路由表的路由表。

-

請務必新增下列規則。

-

0.0.0.0/0- IGW:若要透過網際網路進行雙向存取,存取公用 OpenVPN 伺服器時需要進行此操作。 -

10.1.0.0/27- DRG:將具有目標測試執行處理之Spoke-Private-Subnet的流量遞送至 DRG。

-

-

我們已完成

Hub-VCN子網路的路由部分,因此請立即進行安全保護。移至子網路詳細資訊頁面,然後按一下指定的安全清單。

-

請務必允許與 OpenVPN Access Server 相關的傳入流量。

- anywhere 的 TCP 流量 (連接埠

443和連接埠943)。 - anywhere (連接埠

1194) 的 UDP 流量。

- anywhere 的 TCP 流量 (連接埠

-

請務必允許所有輸出流量。

-

目前的環境看起來應該像這樣。

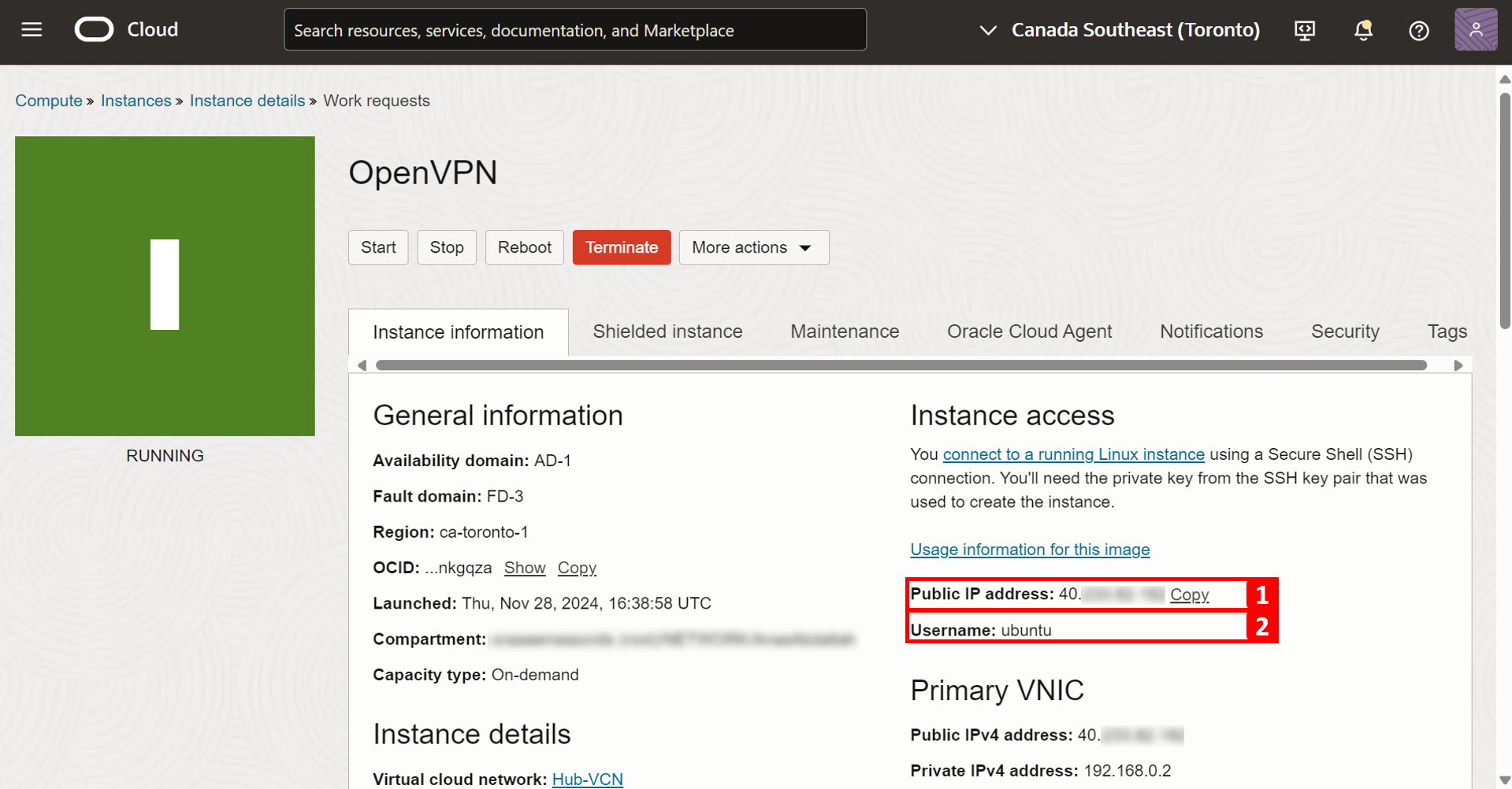

工作 5:啟動設定和設定 OpenVPN Access Server

Task 5.1:從市集提供 OpenVPN

-

按一下左上角的漢堡功能表 ()。

- 按一下市集。

- 按一下所有應用程式。

- 在搜尋列輸入 OpenVPN 。

- 選取 OpenVPN Access Server BYOL 。

- 請注意,使用此影像時,您會同時取得兩個免費連線。

- 選取版本。

- 按一下啟動執行處理。

-

輸入執行處理的名稱。

-

保留影像和資源配置設定值作為預設值。

-

在主要網路中,輸入下列資訊。

- 選取

Hub-VCNVCN。 - 選取公用子網路。

- 選取手動指派專用 IPv4 位址。

- 輸入

192.168.0.2作為執行處理的專用 IPv4 位址。 - 選取自動指派公用 IPv4 位址。

- 貼上在任務 3.1 中產生的公開金鑰。

- 按一下建立。

- 選取

-

OpenVPN運算執行處理已順利建立。- 請注意執行處理的公用 IP 位址。

- 預設的使用者名稱為

ubuntu。不過,系統將不會在登入執行處理時使用此執行處理。

作業 5.2:從 PuTTY 存取 OpenVPN VM 並完成初始設定

-

開啟 PuTTY 組態。

- 按一下憑證。

- 上傳在任務 3.1 中下載的私密金鑰。

- 按一下階段作業。

- 請輸入下列資訊。

- 主機名稱:輸入 OpenVPN 執行處理的公用 IP 位址。

- 連線類型:選取 SSH 。

- 連接埠:輸入 22 。

- 按一下開啟。

-

按一下接受。

-

輸入

openvpnas作為使用者名稱。

- 輸入是以同意條款。

- 按 Enter 鍵,因為我們不打算擁有多個存取伺服器。

- 按 Enter。

- 按 Enter 以選取預設演算法 (RSA) 。

- 按 Enter 鍵以選取預設金鑰大小 (2048) 。

- 按 Enter 以選取預設演算法 (RSA) 。

- 按 Enter 鍵以選取預設金鑰大小 (2048) 。

- 按 Enter 鍵以選取預設連接埠號碼 (943) 。

- 按 Enter 鍵以選取預設連接埠號碼 (443) 。

- 按 Enter 確認。

- 按 Enter 確認。

- 按 Enter 確認。

- 按 Enter 鍵以在登入「管理 UI」時使用

openvpn作為預設使用者名稱。 - 填入新的密碼,然後按 Enter 鍵。

- 再次填寫密碼並按 Enter 鍵。

- 按 Enter。

- 組態已完成。

- 請記下管理 UI URL:

https://192.168.0.2:943/admin。 - 請記下用戶端 UI URL:

https://192.168.0.2:943/。

備註:我們將使用公用 IP 位址存取管理 UI ,而非顯示於下列螢幕擷取畫面中的專用 IP 位址。

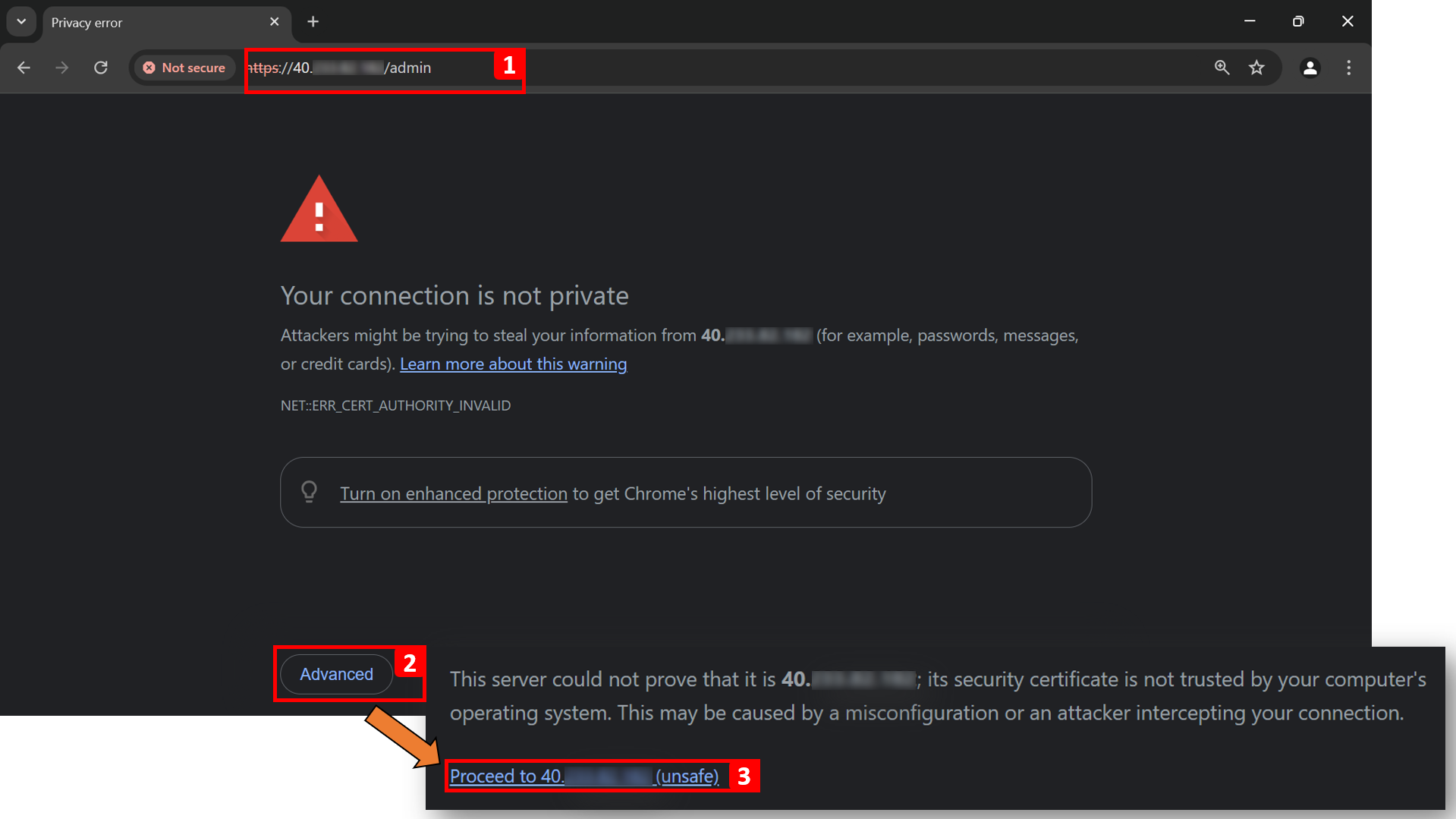

作業 5.3:設定遠端存取

-

開啟瀏覽器頁籤。

- 存取下列 URL:

https://<publicip>/admin,請確定將<publicip>取代為您建立之 OpenVPN 執行處理的公用 IP 位址。 - 請按一下進階。

- 按一下繼續。

- 輸入

openvpn作為使用者名稱。 - 輸入密碼。

- 按一下登入。

- 存取下列 URL:

-

按一下同意。

-

如前所述,您同時被授予兩個免費的 VPN 連線。

- 按一下組態。

- 按一下 [ 網路設定 ]。

- 輸入主機名稱或 IP 位址中 OpenVPN 執行處理的公用 IP 位址。

- 按一下儲存設定值。

-

按一下更新執行中伺服器。

- 按一下組態。

- 按一下 VPN 設定值。

- 在路由底下,新增我們計畫透過 VPN 存取的

Spoke-VCN-1(10.1.0.0/27) 專用子網路。 - 按一下儲存設定值。

-

按一下更新執行中伺服器。

-

設定從您裝置上的 OpenVPN 從屬端連線至 VPN 時將使用的使用者名稱。

- 按一下使用者管理。

- 按一下使用者權限。

- 輸入您的新使用者名稱。

- 選取允許自動登入。

- 按一下其他設定值。

- 輸入密碼。

- 按一下儲存設定值。

-

按一下更新執行中伺服器。

-

已順利建立使用者名稱。

-

現在,所有元件的佈建方式與架構中所示,並已準備好進行測試。

作業 6:測試並驗證

-

下列影像顯示要完成的測試案例。

作業 6.1:安裝 OpenVPN 連線

-

從此處下載 OpenVPN 連線至您的本機機器:OpenVPN Connect for Windows 。

- 執行下載的

.msi檔案。 - 按下一步。

- 選取我接受授權合約中的條款。

- 按下一步。

- 執行下載的

-

按一下安裝。

-

按一下完成。

工作 6.2:設定 OpenVPN 連線

-

按一下同意。

- 在類型伺服器位址或雲端 ID 中,輸入 OpenVPN 伺服器的公用 IP 位址作為

https://<publicip>。 - 按下一步。

- 在類型伺服器位址或雲端 ID 中,輸入 OpenVPN 伺服器的公用 IP 位址作為

-

按一下接受。

-

在匯入設定檔中,使用您在任務 5.3 中提供的設定檔資訊。

- 輸入使用者名稱。

- 輸入密碼。

- 設定檔名稱會自動填入。

- 選取匯入自動登入設定檔。

- 選取匯入後連線。

- 按一下匯入。

- 您現在已連線。

- 請注意,透過 VPN 連線時,將會中斷您與網際網路的連線。

工作 6.3:偵測 Target-Instance-1 執行處理

-

偵測

Target-Instance-1(10.1.0.30)。當您看到測試成功時。

-

完成測試後,關閉 VPN。

-

按一下確認。

-

您現在已已連線。

-

如果再次嘗試 ping,您會發現 ping 失敗。

-

如果檢查網輻子網路日誌,可以看到來自

OpenVPN(192.168.0.2) 到Target-Instance-1(10.1.0.30) 的流量,以及傳回的回應。

接下來的步驟

在為 Oracle Cloud Infrastructure 多個區域的遠端存取設定 OpenVPN 教學課程的第二部分中,我們將擴充相同的設定,以包含我們將與遠端對等互連連線連線的另一個區域。設定必要的網路組態之後,您將使用相同的 OpenVPN Access Server 連線至新「災害復原」區域中的資源。

認可

- 作者 - Anas abdallah (雲端網路專家)

其他學習資源

探索 docs.oracle.com/learn 上的其他實驗室,或存取 Oracle Learning YouTube 頻道上的更多免費學習內容。此外,請造訪 education.oracle.com/learning-explorer 以成為 Oracle Learning Explorer。

如需產品文件,請造訪 Oracle Help Center 。

Set up OpenVPN for Remote Access in a Single Region on Oracle Cloud Infrastructure

G27746-02

Copyright ©2025, Oracle and/or its affiliates.