使用 VPN 連線您的內部部署網路

Oracle Cloud Infrastructure 虛擬雲端網路 (VCN) 是傳統網路的虛擬化層 3 版本,可讓您控制專用 IP 位址、子網路、路由器和防火牆。單一租用戶可以有多個 Vcn (分隔或組合)。

您可以透過使用虛擬專用網路 (VPN) 連線,將 VCN 設為企業內部部署網路的擴充。為此目的,Oracle Cloud Infrastructure 提供了一個「VPN 連線」(IPSec VPN)。

-

您可以在不需要租賃明細行時,使用公用網際網路線。

-

涉及的 IP 位址空間是專用的,不會顯示在外部世界。

-

加密網路之間的通訊。

-

站對站 VPN 可讓多位使用者透過單一連線 (而非多個連線) 存取雲端資源,進而降低管理負荷。

架構

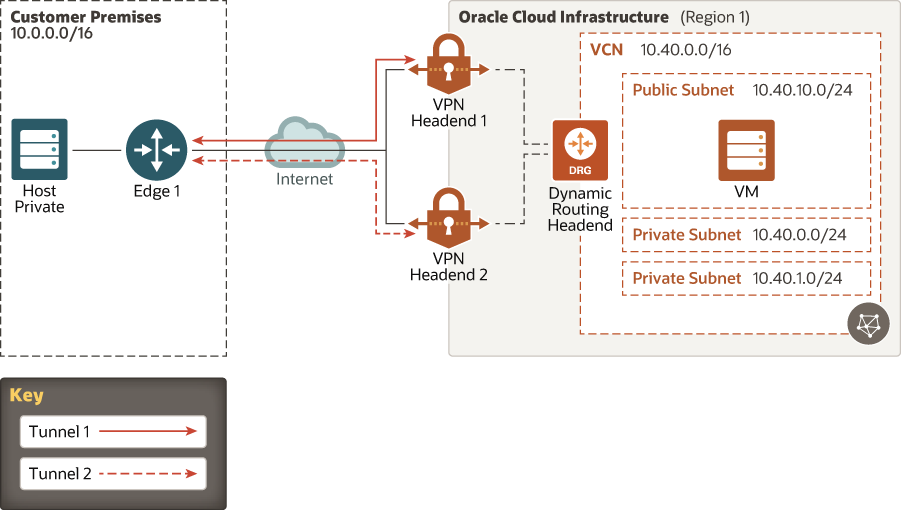

此參考架構顯示如何設定 VPC 連線來連接企業內部部署網路與 VCN。

下列圖表說明此架構。

Vpn-redancy.eps 圖解描述

- 內部部署網路

您組織所使用的本機網路。

- VCN

您在 Oracle 資料中心設定的虛擬、專用網路。

- 子網路

您在 VCN 內定義的子部分。子網路中的 IP 位址連續範圍不會與 VCN 中的其他子網路重疊。

- 安全清單

指定子網路中允許之流量的來源、目的地以及類型的安全規則。

- 路由表

為 VCN 的流量提供對應的遞送規則。

- 動態路由閘道 (DRG)

可新增至 VCN 的虛擬路由器,提供 VCN 與企業內部部署網路 (傳輸路由) 之間的專用網路流量路徑。

- VPN 連線

可管理與您租用戶之 IPSec VPN 連線的函數。

- 客戶端設備 (CPE)

代表存在於企業內部部署網路中並建立 VPN 連線之網路資產的物件。大部分的框線防火牆都是 CPE,但個別裝置 (例如設備或伺服器) 可以是 CPE。

- IPv4 和 IPv6

用於網路的位址配置。只有美國政府雲才支援 IPv6。

- 網際網路協定安全 (IPSec)

一種協定組件,可加密封包從來源傳輸至目的地之前的 IP 流量。

- 通道

CPE 與Oracle Cloud Infrastructure之間的每個連線。

- 框線閘道協定 (BGP) 路由

允許遞送以動態方式納入。DRG 會從內部部署網路動態學習路由。在 Oracle 端,DRG 會通告 VCN 的子網路。

- 靜態路由

建立 VPN 連線時,您需要在每一端通知現有的網路。變更不會動態學習。

建議

您的需求可能與此處描述的架構不同。請使用下列建議作為起點。

- VCN

建立 VCN 時,請決定在每個子網路中,有多少 IP 位址雲端資源需要。使用無類別網域間路由 (CIDR) 表示法,指定子網路遮罩和大小的網路位址範圍 (足以容納要求的 IP 位址)。使用位址空間落在標準專用 IP 位址區塊內。

選擇未與企業內部部署網路重疊的位址範圍,以後需要設定 VCN 與企業內部部署網路之間的連線。

建立 VCN 之後,就無法變更位址範圍。

設計子網路時,請考慮功能和安全性需求。相同層級或角色內的所有運算執行處理都應該進入相同的子網路,這可以是安全界限。

- 安全清單

使用安全清單定義套用至整個子網路的傳入和傳出規則。

在 CPE 中,定義一組權限。權限在 CPE 中可以有不同的名稱,例如存取清單。

- CPE

某些 CPE 對某些要運作的功能具有特定的需求,例如以原則為基礎的路由 (CheckPoint 與 Cisco ASA 防火牆)。請確定 CPE 的軟體版本符合這些需求。

注意事項

- 成本

Vcn、子網路、drg、安全清單以及路由表格沒有額外的成本。部署中的測試虛擬機器 (VM) 已設為使用「可用層」型態。如果使用「可用層」執行處理,請將測試 VM 設為一般型態執行處理。

- 安全性

預設安全清單開啟的 SSH 連接埠為 0.0.0.0/0。調整安全清單,讓它只符合對基礎架構有 SSH 存取權的主機和網路。

這項建置會將所有元件置於同一個區間中。

建置的子網路是公用的,在 VPN 運作之前,允許從網際網路存取測試執行處理。如果 Vm 未提供任何公用服務,請考慮移除資源,甚至是整個公用子網路。

- 擴展性

每個租用戶的權限限為 5 個 DRGs。

每個區域都可以有四個 VPN 連線。

- 效能

每個連線都可以連線 250 Mbps。

DRG 的最大傳輸量為 10 Gbps。

由於 VPN 連線使用公用網際網路線,因此外部動作者可能會影響這些行的效能。

- 可用性和冗餘

DRGs 是多餘的,因此會自動容錯移轉。

每個連線都可以有多個通道。

請考慮在生產環境使用不同提供者的多個網際網路連結。

- 可用性

此建置可提供您圖表中顯示的所有元件。您必須通知 CPE 的公用 IP 位址。

內含的 VM 示範並測試基本連線。