將 Oracle Data Safe 連線至多雲端和混合雲端環境上的 Oracle 資料庫

Oracle Data Safe 為在 OCI 中執行的 Oracle Autonomous Database 和資料庫提供必要的安全性服務。Data Safe 還支援內部部署資料庫、Oracle Exadata Cloud@Customer 和多雲端 Oracle 資料庫部署。所有 Oracle Database 客戶都可以使用 Data Safe 來評估組態和使用者風險、監控和稽核使用者活動,以及尋找、分類和遮蔽機密資料,以降低資料外洩的風險並簡化合規性。

歐盟 (EU) 一般資料保護法規 (GDPR) 和加州消費者隱私法 (CCPA) 等法規遵循法律要求企業保護客戶的隱私權。Oracle Data Safe 可協助您瞭解資料敏感度、評估資料風險、遮蔽機密資料、實行和監控安全控制、評估使用者安全性、監控使用者活動,以及滿足資料安全規範需求。

- 安全性 參數

- 使用中的安全性控制

- 使用者角色和權限

- 網際網路安全中心 (CIS) 組態 - 適用於 Oracle Database 12。2 和更新版本。

- 安全技術導入指南 (STIG) - 適用於 Oracle Database 21c 和更新版本。

- 歐盟 GDPR - 歐盟一般資料保護法規

- PCI-DSS - 支付卡產業資料安全性標準,與

- HIPPA- 健康保險隱私與責任法案

架構

- 資料安全連線至非 Microsoft Azure 雲端環境中的多雲端資料庫部署

- 使用資料庫服務 (ODSA) 連線至 Microsoft Azure 中資料庫的資料安全

- 架構完善的 Oracle Cloud Infrastructure 架構

- 部署符合 Oracle Cloud CIS Foundations Benchmark 的安全登陸區

- 符合 CIS 規範的 OCI Landing Zones (GitHub 儲存庫)

附註:

如需存取這些資源,請參閱下方的「進一步瞭解」。資料安全連線至多雲端環境中的資料庫

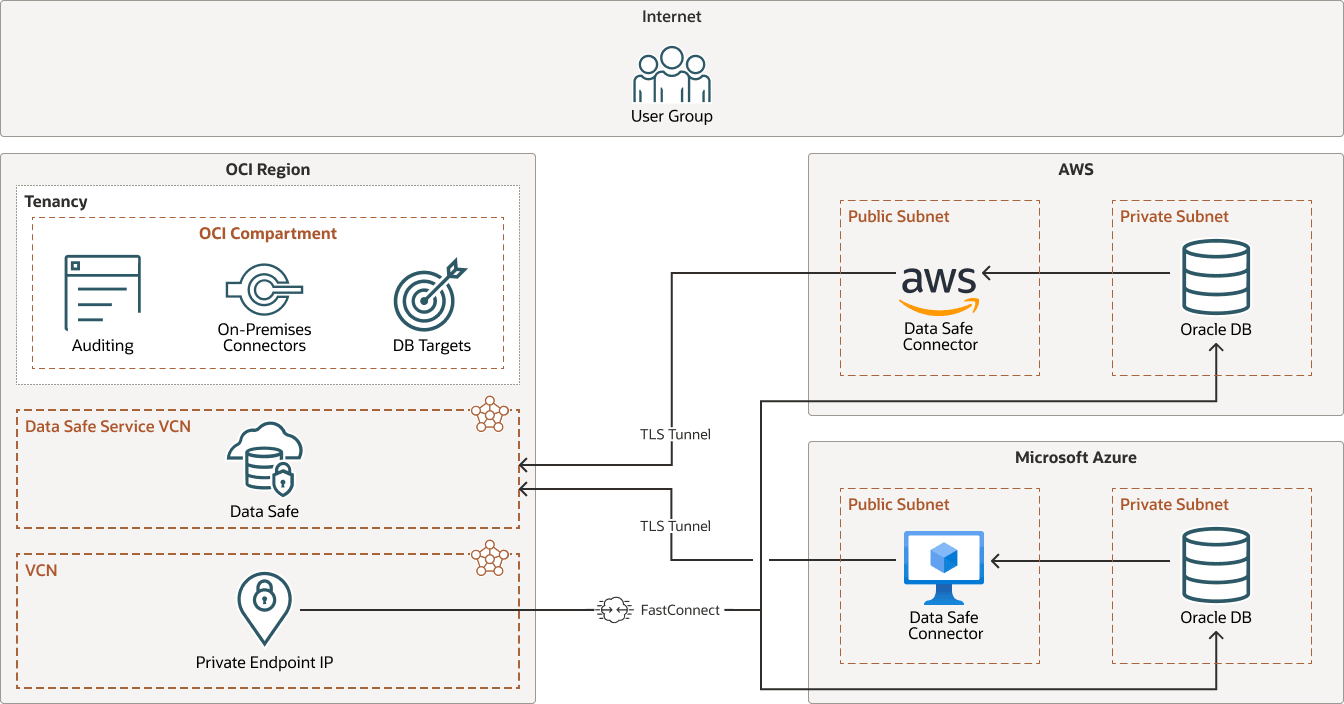

在多雲端環境中部署 Oracle 資料庫時,可以將它們視為內部部署的資料庫。可以使用專用端點或內部部署連線器。下圖顯示建置在 AWS 和 (或) Microsoft Azure 上的資料庫連線選項。任何可代管 Oracle 資料庫的雲端提供者都可以在此設定中使用。使用專用端點或內部部署「資料安全」連線器連線至雲端提供者中部署的資料庫,讓「資料安全」能夠檢查資料庫。

datasafe-multi-odsa-01.png 圖解描述

datasafe-multi-odsa-01-oracle.zip

使用資料庫服務 (ODSA) 連線至 Microsoft Azure 中資料庫的資料安全

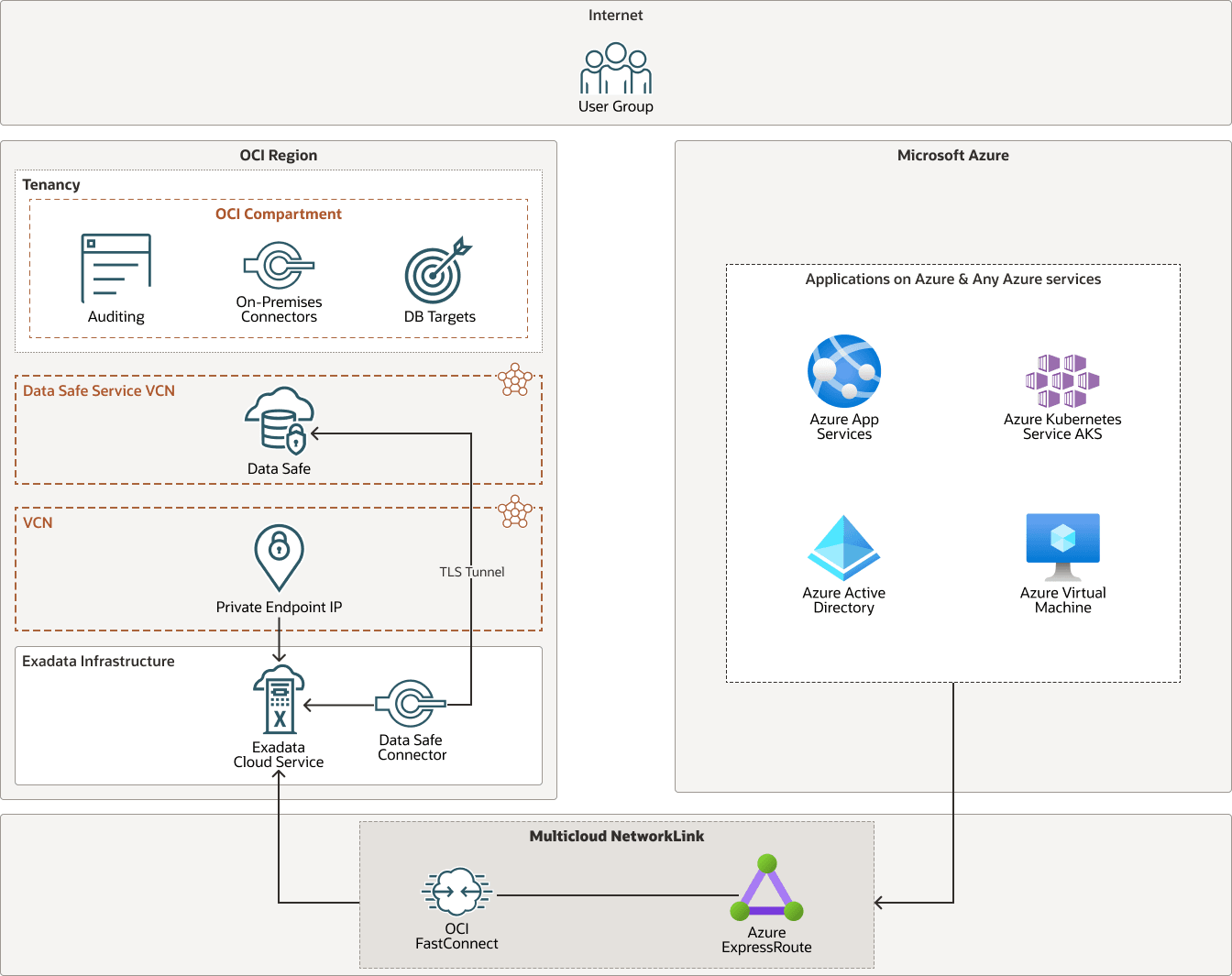

將 Data Safe 連線至 Oracle Database Service for Azure (ODSA) 的資料庫,與其他 OCI 型資料庫相同。不過,使用 ODSA 服務時,請考量一些詳細資訊。下圖說明 ODSA 的架構:

datasafe-multi-odsa-02.png 圖解描述

datasafe-multi-odsa-02-oracle.zip

由於資料庫是在個別的 ODSA 區間中設定,因此可能需要對原則進行一些調整,才能存取這些資源。

使用 Oracle Database Service for Microsoft Azure (ODSA),資料庫資源位於連結至 Microsoft Azure 帳戶的 OCI 租用戶中。在 OCI 中,資料庫和基礎架構資源是在 ODSA 區間中維護。系統會在註冊過程中自動為 ODSA 資源建立此區間。ODSA 多雲端 NetworkLink (請參閱圖表) 和帳戶連結也會在註冊過程中設定。

ODSA 的其中一個先決條件是您的租用戶必須支援識別網域。此外,還必須檢查區域可用性。必須在這些區域中佈建 ODSA 資料庫資源。

如需 ODSA 的其他資訊,請參閱下方「探索更多」主題中的多重雲端服務模型。

- Tenancy

租用戶是一個安全且隔離的分割區,Oracle 會在您註冊 OCI 時於 Oracle Cloud 內建立此分割區。您可以在租用戶內的 Oracle Cloud 中建立、組織及管理您的資源。租用戶與公司或組織同義字。通常,公司會有單一租用戶,並反映其在該租用戶內的組織結構。單一租用戶通常與單一訂閱關聯,而單一訂閱通常只有一個租用戶。

- 地區

Oracle Cloud Infrastructure 區域是包含一或多個資料中心 (稱為可用性網域) 的本地化地理區域。區域獨立於其他地區,且遠距離能夠分離它們 (跨國家,甚至是大陸)。

- 區間

區間是 Oracle Cloud Infrastructure 租用戶內的跨區域邏輯分割區。您可以使用區間在 Oracle Cloud 中組織您的資源、控制對資源的存取,以及設定使用配額。若要控制對指定區間中資源的存取,您可以定義指定可存取資源的人員,以及可執行哪些動作的原則。

- 可用性網域

可用性網域是區域內獨立的資料中心。每個可用性網域中的實體資源會與其他可用性網域中的資源隔離,以提供容錯能力。可用性網域不會共用基礎架構,例如電源或冷卻系統,或內部可用性網域網路。因此,一個可用性網域發生故障不太可能影響該區域中的其他可用性網域。

- 容錯域

容錯域是可用性網域內硬體和基礎架構的群組。每個可用性網域都具有三個獨立電源和硬體的容錯域。當您將資源分散到多個容錯域時,您的應用程式就可以容忍容錯域內的實體伺服器故障、系統維護,以及電源故障。

- 虛擬雲端網絡 (VCN) 與子網路

VCN 是您在 Oracle Cloud Infrastructure 區域中設定的可自訂軟體定義網路。與傳統資料中心網路一樣,VCN 可讓您完全控制網路環境。VCN 可以有多個非重疊的 CIDR 區塊,您可以在建立 VCN 之後變更這些區塊。您可以將 VCN 分隔到子網路中,而子網路的作用領域可以調整到某個區域或可用性網域。每個子網路都是由連續的位址範圍所組成,這些位址不會與 VCN 中的其他子網路重疊。您可以在建立子網路後變更其大小。子網路可以是公用或專用。

- 負載平衡器

Oracle Cloud Infrastructure Load Balancing 服務提供從單一進入點到後端多部伺服器的自動化流量分配功能。負載平衡器可讓您存取不同的應用程式。

- 服務閘道

透過服務網關存取 VCN 至其他服務,例如 Oracle Cloud Infrastructure Object Storage。從 VCN 到 Oracle 服務的流量會透過 Oracle 網路結構傳送,而一律不會周遊網際網路。

- 雲端保全

您可以使用 Oracle Cloud Guard 來監控及維護 Oracle Cloud Infrastructure 中資源的安全性。Cloud Guard 使用偵測器處方,您可以定義這些處方來檢查資源是否有安全漏洞,以及監控操作員和使用者是否有危險的活動;例如,當您的租用戶有未向「資料安全」註冊的資料庫時,雲端保全便會通知您。偵測到任何組態錯誤或不安全的活動時,Cloud Guard 會根據您可以設定的回應器處方建議更正動作,並協助採取這些動作。

- FastConnect

Oracle Cloud Infrastructure FastConnect 提供簡單的方式,讓您在您的資料中心與 Oracle Cloud Infrastructure 之間建立專用、專用連線。與網際網路連線相比,FastConnect 提供更高的頻寬選項和更可靠的網路體驗;例如,如果您的租用戶中有未在「資料安全」註冊的資料庫,雲端保全便會通知您。

- Autonomous Transaction Processing Autonomous Transaction Processing 提供自主驅動、自主防護、自主修復的資料庫服務,可立即擴展以符合各種應用程式的需求:關鍵任務交易處理、混合交易和分析、IoT、JSON 文件等等。建立 Autonomous Database 時,您可以將它部署到三種 Exadata 基礎架構之一:

- 共用;簡單且靈活的選擇。Oracle 會以自治方式操作資料庫生命週期的所有層面,從資料庫位置到備份與更新。

- Dedicated on Public Cloud ;公有雲選擇中的私有雲。完全專屬的運算、儲存、網路和資料庫服務,僅適用於單一租用戶,提供最高等級的安全性隔離和治理。

- Cloud@Customer 專用;資料中心內 Exadata Database Machine 系統上執行之專用基礎架構上的 Autonomous Database,以及連線至 Oracle Cloud 的網路組態。

- Exadata DB 系統

Exadata Cloud Service 可讓您運用雲端 Exadata 的強大功能。您可以佈建彈性的 X8M 系統,讓您隨著需求成長,將資料庫運算伺服器和儲存伺服器新增至您的系統。X8M 系統提供 RoCE (RDMA over Converged Ethernet) 網路,適用於高頻寬和低延遲、持續性記憶體 (PMEM) 模組和智慧型 Exadata 軟體。您可以使用等同於四分之一機架 X8 系統的資源配置來佈建 X8M 或 X9M 系統,然後在佈建之後隨時新增資料庫和儲存伺服器。

建議

- 安全

使用 Oracle Cloud Guard,主動監控及維護 Oracle Cloud Infrastructure 中資源的安全性。Cloud Guard 使用可定義的偵測器處方來檢查資源是否有安全漏洞,以及監控操作員和使用者是否有危險活動。偵測到任何組態錯誤或不安全的活動時,Cloud Guard 會根據您可以定義的回應器處方建議更正動作,並協助採取這些動作。

對於需要最高安全性的資源,Oracle 建議您使用安全區域。安全區域是與 Oracle 定義的安全原則處方關聯的區間,以最佳做法為基礎。例如,安全區域中的資源不能從公用網際網路存取,而且必須使用客戶管理的金鑰加密。當您在安全區域中建立及更新資源時,Oracle Cloud Infrastructure 會根據安全區域處方中的原則來驗證作業,並拒絕違反任何原則的作業。

- 雲端保全

複製並自訂 Oracle 提供的預設處方,以建立自訂偵測器和回應器處方。這些處方可讓您指定哪些類型的安全違規會產生警告,以及允許對它們執行哪些動作。例如,您可能想要偵測將可見性設為公用物件儲存的儲存桶。

在租用戶層級套用 Cloud Guard 以涵蓋範圍最廣,並降低維護多個組態的管理負擔。

您也可以使用「受管理清單」功能,將特定組態套用至偵測器。

- 網路安全群組 (NSG)

您可以使用 NSG 定義一組適用於特定 VNIC 的傳入和傳出規則。我們建議您使用 NSG 而非安全清單,因為 NSG 可讓您將 VCN 的子網路架構與應用程式的安全需求分開。

- 負載平衡器頻寬

建立負載平衡器時,您可以選取提供固定頻寬的預先定義資源配置,或指定自訂 (彈性) 資源配置以設定頻寬範圍,讓服務根據流量模式自動調整頻寬。無論是哪一種方法,您都可以在建立負載平衡器之後隨時變更資源配置。

探索更多資訊

深入瞭解如何將 Oracle Data Safe 連線至在多雲端和混合雲端環境中執行的 Oracle 資料庫。

請複查這些其他資源:

- 架構完善的 Oracle Cloud Infrastructure 架構

- 什麼是多雲端?

- 在運算執行處理上註冊 Oracle Database

- 部署符合 Oracle Cloud CIS Foundations Benchmark 的安全登陸區

- 為您的內部部署和 OCI 部署的資料庫導入 Oracle Data Safe

- 多雲端服務模型

- GitHub 上的 OCI-landing-zones / terraform-OCI-core-landingzone (OCI Core Landing Zone)。

- GitHub 上的 oci-landing-zones / oci-landing-zone-operating-entities (作業實體登陸區)