使用虛擬防火牆保護您的雲端資源

雖然 Oracle Cloud Infrastructure 透過安全清單和網路安全群組提供網路安全性控制,但在某些情況下,需要不同類型的網路安全性。在這些情況下,Oracle Cloud Infrastructure 會使用虛擬雲端網路 (VCN) 和子網路來配置不同的網路區段,以及使用防火牆來處理安全控制。

- 集中式存取控制

- 內容篩選

- 輸入和輸出網路位址轉譯 (NAT) 和連接埠位址轉譯 (PAT)

- 進階流量原則

- 透過不同環境 (內部部署與其他雲端提供者) 執行程序的一致性,這也能簡化雲端的移轉與擴充,因為正在使用相同的工具

- 複雜分析藍本的擴充設計功能

架構

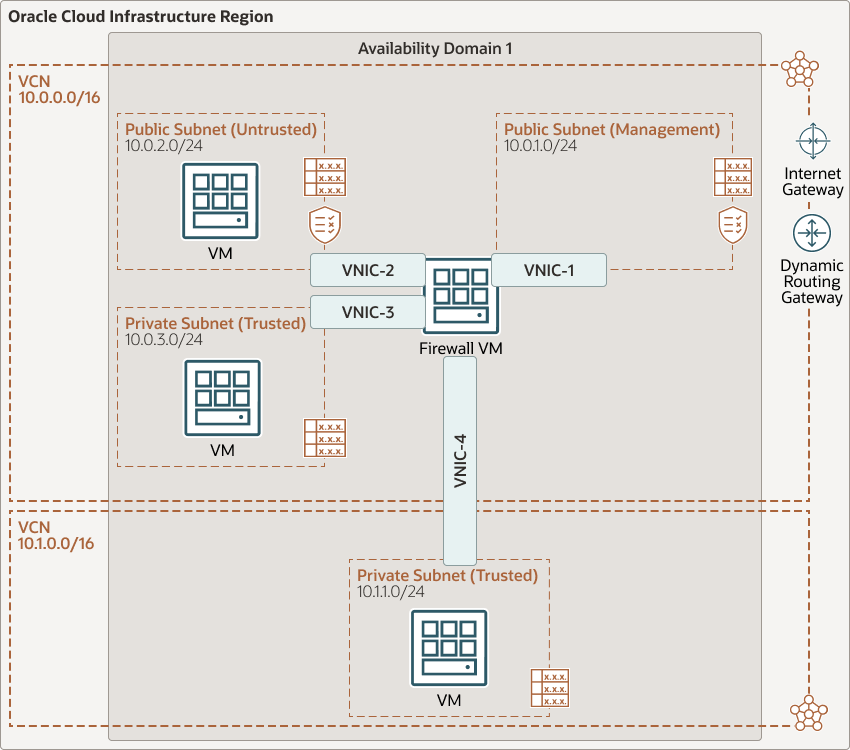

北向的流量是透過網際網路 (透過網際網路閘道) 或企業內部部署環境 (透過動態路由閘道) 傳入 VCN 的流量。東西交通是租用戶 VCN 之間的流量。

下圖說明此參考架構。

firewall-oci.png 圖解說明

- VCN1 (CIDR 10.0.1.0/24) 中的「管理公用子網路」可讓網路管理員透過 SSH 和 HTTPS 存取虛擬防火牆的主控台。

- VCN1 (CIDR 10.0.2.0/24) 中的不受信任公用子網路可讓客戶使用 Palo Alto 防火牆的控制,從網際網路存取專用子網路。

- VCN1 (CIDR 10.0.3.0/24) 中的「信任專用子網路」可作為 DMZ。

- VCN2 (CDIR 10.1.1.0/24) 中的信任專用子網路可允許隱藏的專用資源。

架構包含下列元件:

- 區域

Oracle Cloud Infrastructure 區域是一個局部地理區域,其中包含一或多個資料中心 (稱為可用性網域)。區域獨立於其他區域,而且很大距離可加以區隔 (跨國家或甚至是大陸)。

- 可用性網域

可用性網域是區域內獨立的獨立資料中心。每個可用性網域中的實體資源都會與其他可用性網域中的資源隔離,以提供容錯。可用性網域不會共用基礎架構,例如電源、冷卻或內部可用性網域網路。因此,一個可用性網域的失敗並不會影響區域中的其他可用性網域。

- 容錯域

容錯域是可用性網域內的一組硬體和基礎架構。每個可用性網域都具備三個具有獨立電源和硬體的容錯域。當您將資源分配給多個容錯域時,您的應用系統可以忍受容錯域中的實體伺服器失敗、系統維護和電源故障。

- 虛擬雲端網路 (VCN) 和子網路

VCN 是您在 Oracle Cloud Infrastructure 區域中設定的可客製化的軟體定義網路。與傳統的資料中心網路一樣,VCN 會提供您完整的網路環境控制。VCN 建立 VCN 之後,便可以有多個非重疊的 CIDR 區塊。您可以將 VCN 區隔到子網路,成為區域或可用性網域的範圍。每個子網路都會包含連續的位址範圍,而不會與 VCN 中的其他子網路重疊。您可以在建立子網路後變更其大小。子網路可以是公用或專用子網路。

- 網際網路閘道

網際網路閘道允許 VCN 中的公用子網路和公用網際網路之間的流量。

- 動態路由閘道 (DRG)

DRG 是一個虛擬路由器,可提供 VCN 與區域外部網路 (例如另一個 Oracle Cloud Infrastructure 區域、內部部署網路或另一個雲端提供者中的網路) 之間專用網路流量的路徑。

- 路由表

虛擬路由表包含將流量從子網路遞送至 VCN 外部 (通常透過閘道) 的規則。

- 安全性清單

您可以為每個子網路建立安全規則,以指定子網路中必須允許的來源、目的地以及流量類型。

- 虛擬網路介面卡 (VNIC)

VNIC 可讓執行處理連線至 VCN,並決定執行處理如何與 VCN 內部和外部的端點連線。每個執行處理都會自動隨附一個主要 VNIC,您可以新增次要 VNIC。

- 防火牆

防火牆會控制您環境中區段之間的流程。進階功能在提供者之間有所不同。

推薦

您的需求可能會與此處描述的架構不同。請使用下列建議作為開始點。

- VCN

建立 VCN 時,請根據您要連附至 VCN 子網路的資源數目,判斷所需的 CIDR 區塊數目和每個區塊的大小。使用位於標準專用 IP 位址空間內的 CIDR 區塊。

選取一個不會與您的內部部署網路重疊的地址範圍,以便視需要設定 VCN 與您內部部署網路之間的連線。

建立 VCN 之後,您可以變更、新增及移除其 CIDR 區塊。

設計子網路時,請考慮需要的功能和安全需求。將相同層或角色內的所有運算執行處理連附至同一個子網路。

使用區域子網路。

- 安全性清單

雖然所有流量都會透過防火牆流入,但是子網路內和子網路之間的流量仍需要安全清單。

- 防火牆

如果您的環境是關鍵任務環境,請確定您實行的防火牆支援高可用性的部署以避免非預期的中斷。

使用待命防火牆時,請將它部署到不同的容錯域。

因為防火牆不是 Oracle Cloud Infrastructure 的一部分來管理,請確保一律套用其修正程式。

防火牆需要多個 VNIC 來連線您環境中的不同區段。選擇一個提供足夠 VNIC 的執行處理資源配置。

注意事項

- 效能

作為中央通訊點,防火牆執行處理必須要有足夠的 VNIC 才能夠連線現有的區段。在大多數情況下,CPU 並非限制係數。在 Oracle Cloud Infrastructure 中,VNIC 數目和關聯的頻寬擴大,以及執行處理資源配置的 OCPU 數目。

- 安全性

防火牆不是 Oracle Cloud Infrastructure 的一部分來管理。實作安全程序以確保安全管理存取和良好的修正原則。

- 使用狀態

防火牆是所有通訊流動的中心點。您選擇的防火牆必須能夠在高可用性模式中運作,以避免在發生非計畫性停機時受到影響。

- 成本

使用此架構的費用取決於防火牆使用的執行處理資源配置大小。如果您選擇付費防火牆解決方案,也應該考量授權費用。

部署

此參照架構的 Terraform 程式碼可作為 Oracle Cloud Infrastructure Resource Manager 的範例堆疊使用。您也可以從 GitHub 下載原始碼,然後自訂該程式碼以符合您的特定需求。

- 使用 Oracle Cloud Infrastructure Resource Manager 進行部署:

- 使用 GitHub 中的 Terraform 程式碼部署:

- 前往 GitHub。

- 複製或下載儲存庫至本機電腦。

- 依照

README文件中的指示進行。