基準治理週期

一組技術團隊最初在雲端定義與強制執行的基準安全原則和原則。

組織資源

不論是佈建單一或多個應用系統,您都必須組織資源,才能在租用戶中進行控管。

根據下列內容組織資源:

- 區間:組織具有特定處方的區間

- 資源位置:依據目標對象所在位置的區域

- 資源隔離:適當的網路控制 (例如虛擬雲端網路 (VCN) 和子網路

區間設計

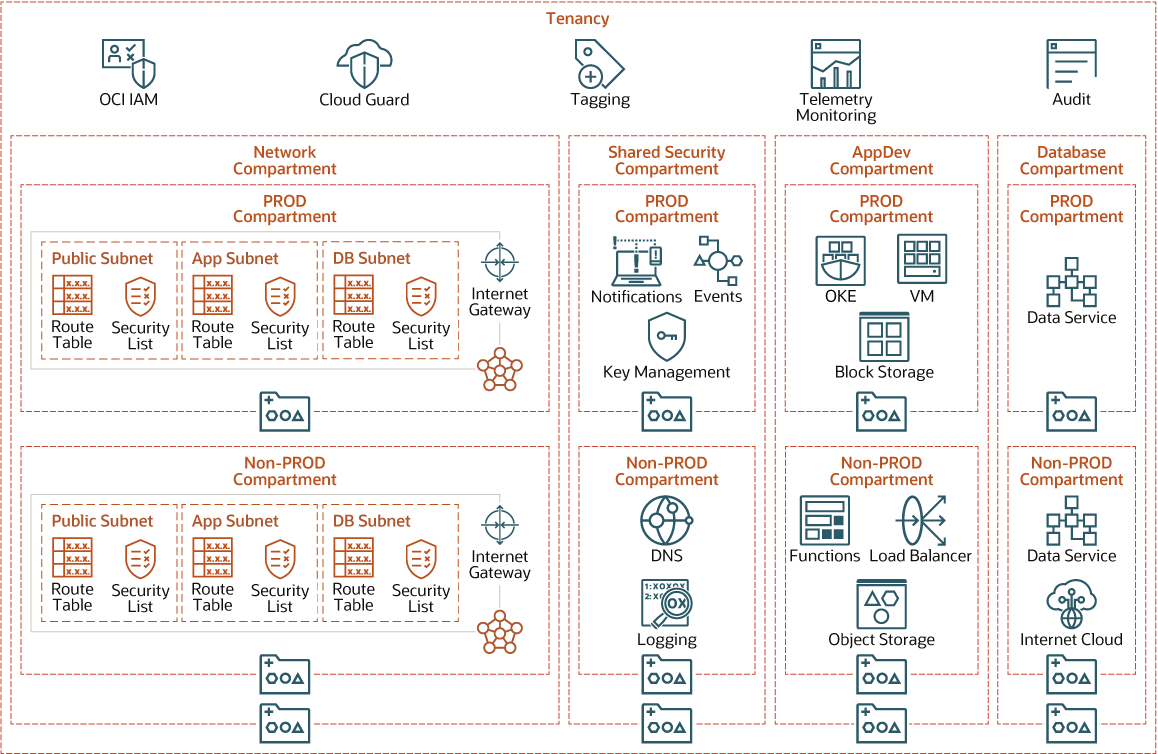

下圖為範例示範如何組織區間中的資源以達成特定結果。

oci-governance-compartment-design.png 圖解的描述

每個組織都可以使用區間結構處方,專門用於所需的結果。您可以使用可用預先定義的範本作為建立組織結構的基礎。OCI CIS 登陸區域提供涵蓋網路、安全、應用程式及資料庫資源的廣泛區間結構樣板。您可以擴充區間結構,為各種應用系統或針對不同的生命週期環境 (Dev、Test、 Prod) 新增不同的子區間。從此處取得 CIS 著陸區域範本映像檔。

階層區間模型

定義原則時,您必須定義在根層次開始之區間階層的不同層次。

根層級

定義 IAM 原則

層次 1

定義網路、共用安全、app-dev 及資料庫原則

層次 2

定義產品、非生產、原型原則:

- 網路:網路系列

- Prod and Non:Prod VCN 與 Prod Subnets

- 共用安全:KMS、記錄、通知、保存庫

- App-Dev:作業系統儲存桶、開機和區塊磁碟區、FSS

- 產品:Prod OAC、OIC、FAW

- 原型:所有原型服務

- 資料庫:Prod AWD、Non-Prod ADW

開發有效的區間設計,對建立治理模型非常重要。您可以隨時變更區間設計,讓組織的業務或流程變更一致。此外,在 OCI 中佈建的資源還可以從一個區間搬移至另一個區間。

資源地理位置

您必須在地理區域中建立資源,並根據目標對象所在地選取區域。歐洲客戶應用系統必須位於歐洲區域的資料中心。在區域內,應用系統資源應分散至各個可用性網域和容錯域,以實現最高可用性。您必須根據數個條件,為每個資源或工作負載選擇適當的區域。

資源網路隔離

您無法使用區間來隔離資源。您可以使用網路控制來隔離資源。您必須組織不同 VCN 和子網路中的資源,才能隔離資源。在同一個 VCN 中包含屬於相同應用程式的資源,以及來自不同 VCN 中不同應用系統的資源。如果兩個應用系統需要相互通訊,您可以共用 VCN,或是配對兩個 VCN。

管控資源識別

建立員工的身分識別對有效的資源治理至關重要。

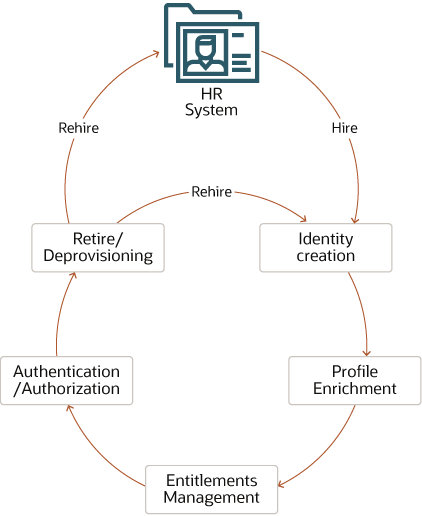

oci-identity-governance.png 圖解的描述

識別治理案例

當新聘僱加入組織時,HR 系統會建立使用者識別,並佈建一組集中且以原則為基礎的識別及其權益。新使用者會取得特定資源和應用程式 (稱為生右方權利佈建) 的預設存取權。然後,根據使用者的組織、群組和角色,將存取權授予使用者其他應用程式和權益。

使用者可以要求經過核准程序的其他權益,將自己指派給這些權益。使用者退休或離開組織時,會取消佈建識別。如果組織中重新僱用相同使用者,使用者通常可以宣告相同的識別,但可以根據僱用之群組或角色的不同權益。

雲端中的身分識別

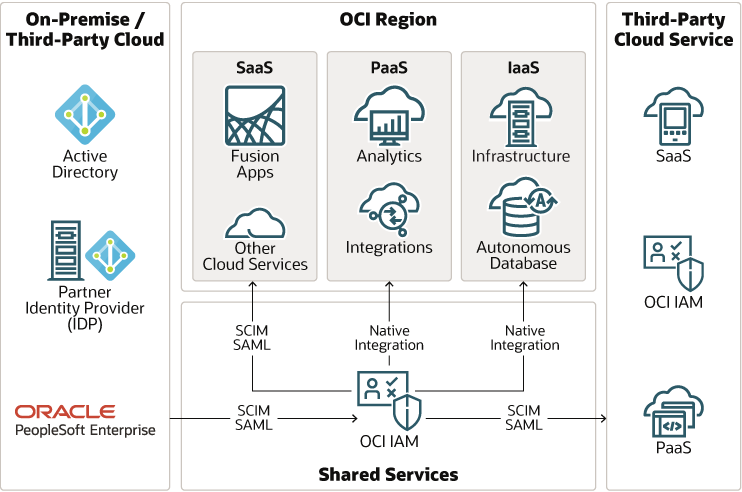

oci-identity-cloud.png 圖解說明

Oracle 使用 Oracle Cloud Infrastructure Identity and Access Management (IAM),提供跨 IaaS、PaaS 和 SaaS 的統一身分識別。連線所有 OCI IaaS 和 PaaS 服務的統一身分識別與 OCI IAM 原生整合。他們同時使用 OCI IAM 作為使用者存放區和登入服務。不過,OCI 上的 SaaS 服務 (包括 Fusion SaaS 服務) 會使用 SCIM 2.0 與 SAML 標準與 OCI IAM 整合。客戶也可使用 IAM OAuth 將 PaaS 服務與 SaaS 整合。他們可以使用 SCIM 2.0、SAML 和 OIDC 等開放標準,將 Oracle Cloud 與企業內部部署和第三方雲端整合。

統一的身分識別服務可簡化使用者上線和到職流程。從 HR 系統建立或移除使用者帳戶時,OCI IAM 會從所有 Oracle 服務建立或移除使用者帳戶。OCI IAM 服務也可協助從第三方雲端服務建立與移除使用者帳戶。

OCI IAM 為 Oracle Cloud 中身分識別提供單一事實來源。客戶可以使用 IAM 稽核日誌,查看哪些人可以存取雲端系統或資源。他們也可以執行安全威脅模型製作,以偵測未經授權的存取並採取更正措施。

管控資源存取

OCI 有預設安全性狀態。佈建租用戶時,租用戶管理員使用者以外的使用者都無法存取 OCI 中的任何資源。

租用戶管理員可以建立原則,將區間或租用戶內資源群組的使用者權限授予該群組。以下是一些範例 IAM 原則,可用來作為「區間」區段中建議之區間結構的起點。

- 建立原則以允許區間管理員管理個別區間中的所有資源。

Allow group security_admin to manage all resources in compartment Shared_Security:Prod Allow group security_admin to manage all resources in compartment Shared_Security:NonProd Allow group network_admin to manage network-family-resources in compartment Network Allow group database_admin to manage database-family-resources in compartment Database Allow group appdev_admin to manage instance-family-resources in compartment App-Dev

- 建立區間管理員的原則,以從其他區間使用共用資源。

Allow group appdev_admin to use network-family-resources in compartment Network Allow group appdev_admin to use database-family-resources in compartment Database Allow group database_admin to use network-family-resources in compartment Network Allow group database_admin to use vaults in compartment Shared_Security

- 建立稽核者和其他唯讀使用者群組原則,以讀取租用戶中的所有資源。

Allow group auditors to read all resources in tenancy Allow helpdesk-users to inspect all resources in tenancy Allow group announcement_readers_group to read announcements in tenancy

您也可以使用標記定義 IAM 原則。您可以使用條件與一組標記變數,根據套用至資源的標記,將原則寫入範圍存取。您可以依據要求資源 (群組、動態群組或區間) 或要求目標 (資源或區間) 上的標記來控制存取。前三個範例存取原則使用要求資源標記,而最後兩個範例存取原則則使用目標資源標記。

Allow any-user to manage instances in compartment HR where request.principal.group.tag.Operations.Project= 'Prod'

Allow dynamic-group InstancesA to manage instances in compartment HR where request.principal.group.tag.Operations.Project= 'Prod'

Allow dynamic-group InstancesA to manage instances in tenancy where request.principal.compartment.tag.Operations.Project= 'Prod'

Allow group GroupA to manage all-resources in compartment HR where target.resource.tag.Operations.Project= 'Prod'

Allow group GroupA to manage all-resources in tenancy where target.resource.compartment.tag.Operations.Project= 'Prod'對於您上線的每個工作負載,您都會從三個高階角色開始。

- 服務管理員

- 服務開發人員

- 服務檢視器

為每個角色建立基準原則,以管理、使用、讀取及檢查服務執行處理的權限。您可以建立原則,將共用資源的使用者權限授予服務管理員。例如,對於「分析」服務,您可以建立下列原則:

- 服務管理員角色

Allow group Analytics-admin to manage analytics-instances in compartment App-Dev Allow group Analytics-admin to manage analytics-instance-work-requests in compartment App-Dev Allow group Analytics-admin to use network-family-resources in compartment Network Allow group Analytics-admin to use autonomous-databases in compartment Database

- 服務開發人員角色

Allow group Analytics-developer to use analytics-instances in compartment App-Dev Allow group Analytics-developer to use analytics-instance-work-requests in compartment App-Dev

- 服務檢視者角色

Allow group Analytics-viewer to read analytics-instances in compartment App-Dev Allow group Analytics-viewer to read analytics-instance-work-requests in compartment App-Dev

您可以使用這些或類似的原則開始程序,並將政策模型延伸至您上線的每個新服務。

管控資源成本

從 CapEx 模型進行轉換時 (其中許多成本是在專案導入時固定) 到 OpEx 模型 (此模型會使用系統來縱向擴展和縮減成本),您通常需要成本管理工具來瞭解、控制及傳達組織內的這些雲端成本。

Oracle 提供的工具可協助您管理組織的支出,以及將支出最佳化。

- 預測:設定和管理雲端預算

- 控制項:避免超支

- 可見性:確保各個部門與專案的費用追蹤準確,並分析哪些部門、服務和專案隨時間推升對雲端的使用量

- 最佳化:取得發票調節的精細使用明細,並識別要優化成本的區域

- 延伸:識別在必要時延長使用量的區域

成本管理

您可以使用這兩種方法其中一種來控制成本。

- 為每個團隊 / 資源群組建立財務預算,並依據這些預算處理使用量,並在使用量超過預算或即將超出預算時,提醒團隊管理員。

- 為每個服務執行處理建立限制或配額。如果小組嘗試建立超過配置配額的執行處理,要求將會失敗。

第二種方式為限制性且防止成本超支,而如果使用量超過指定的預算,則第一種方式需要手動介入。區間樹狀結構會聚總預算和配額,因此子項區間會共用父項上設定的聚總預算或配額總計。

例如,如果區間資料科學的預算為 $2000,則 DEV 和 TST 的子區間會共用該全域預算,並且若兩者超過該限制,將會受到限制。

費用追蹤

您可以藉由設定費用追蹤標記或區間 (包括根區間) 來使用預算設定 OCI 支出的寬鬆限制。您可以追蹤該費用追蹤標記或該區間及其子項的所有支出。您也可以設定預算上的警示,以便在超過預算時通知管理。您可以在 OCI 主控台上檢視所有預算和支出限制。

系統會針對大部分地區的每個小時以及阿什本 (IAD) 中的每 4 小時評估所有預算警示。若要查看上次評估預算的時間,請複查預算的明細。您將會看到顯示目前支出、預測及「期間支出」欄位的欄位,其中顯示評估預算的期間。當預算警示觸發時,在預算警示中設定的收件人會收到電子郵件。

您可以從 Oracle Cloud Marketplace 中連結的 Oracle Cloud Marketplace,安裝及使用 OCI 成本治理和效能洞察解決方案 App。

成本控制

您可以限制使用服務限制和區間配額建立的服務執行處理數目,來控制 OCI 中的成本。

服務限制可協助管理租用戶、區域、可用性網域及區間中可佈建的資源數目上限。這些寬鬆限制會限制可能超過定義的限制的佈建資源。只有獲得授權的使用者可以要求提高或降低這些服務的限制。服務限額可讓您限制區域、可用性網域及區間中特定服務的服務執行處理數目上限。

區間配額是原則,可讓管理員透過為租用戶和區間管理員提供更好的資源使用控制,以配置高度彈性的資源。區間配額類似於服務限制,但 Oracle 會設定服務限制。管理員可以使用區間配額設定區間配額,讓他們以高彈性層次分配資源。

觀察並監控資源

您必須觀察並監控資源,以確保治理模型正配合您的組織目標。

雲端安全態勢管理

雲端保全是 OCI 服務,可協助您監控及維持 Oracle Cloud 的強大安全態勢。雲端保全有三個基本元素。

- 目標是監督的資源

- 偵測器方法是偵測問題的方法

- 偵測到問題後,回應器處方會回應這些問題。回應可以是通知或更正動作。

雲端保全會偵測 OCI 資源的安全組態問題。根據問題的可能影響,它會指派風險分數給問題。您可以從「雲端保全」儀表板監控租用戶的聚總風險分數。下列是使用雲端保全的建議:

- 雲端保全是免費的服務,最佳做法是為所有區間啟用雲端保全。

- 自訂雲端保全處方,為偵測到的問題定義自訂風險分數和回應動作。

- 選擇排除某些區間,讓某些區間中的資源可供使用。例如,如果您排除開發區間,則可以讓您彈性建立生產區間中不允許的資源。

雲端保全支援允許清單,這是雲端保全原則的異常狀況清單。例如,如果雲端保全原則設為拒絕任何公用物件儲存的儲存桶。如果您需要為合法的使用案例建立公用儲存桶,則可以將公用儲存桶的 OCID 明確新增至允許清單。

安全記錄日誌

集中記錄每個雲端資源上所有動作的功能,並在雲端生態系統中加以稽核,確保雲端導入成功。您也可以使用網路流程日誌及部分應用程式日誌,以偵測異常行為。安全性與規範團隊可自動化任何未預期事件的通知或更正措施。允許快速操作,可以抵禦任何外洩事件與威脅。

儀表板和報告以監督、稽核及記錄資料為基礎的報告可使團隊持續更新,並全力解決問題,之後才能成為災害。您可以透過設定安全記錄日誌執行下列動作:

- 在日誌群組中依預設開啟的聚總稽核日誌,以使用日誌記錄分析監控日誌。

- 啟用網路流程日誌以偵測可疑的網路活動。

- 為支援服務日誌的所有服務啟用服務記錄。確定您在啟用服務日誌時選擇適當的日誌群組。

- 使用日誌記錄分析中的互動式視覺化來分析資料。使用叢集功能將數百萬筆的日誌項目縮減成一組有趣的日誌簽章,可讓您輕鬆複查日誌。

- 使用記錄日誌分析的連結功能,使用群組檢視分析來分析交易中的日誌,以識別異常樣式。

如果您使用第三方 SIEM 解決方案,可以使用 OCI 串流服務和服務連線器將其與 OCI 整合。

實行基準治理

Oracle 建議使用安全著陸區域來實行資源組織 (區間結構) 和資源存取治理。

除了建立租用戶結構和存取原則之外,基準治理也會要求您啟用其他安全功能,例如雲端保全、稽核以及記錄日誌。

您也應依照下列各節的建議建立標記結構與成本治理結構。

標記功能

下表中的「標記命名空間」為 Cost-Management。

| 標記金鑰 | 範例索引鍵 - 值 | 描述 |

|---|---|---|

| 名稱 | - | - |

| CostCenterID | ERP-Uk,ERP-Uk | 專案代碼名稱 |

下表中的「標記命名空間」為 Operations。

| 標記金鑰 | 範例索引鍵 - 值 | 描述 |

|---|---|---|

| 環境 | 生產,非生產 | 週期環境 |

| AppName | 財務,人力資源 | 業務單位 |

| AppCI | - | - |

| OProjectName | Finance-EBS, Finance-ERP | - |

| 業務擁有者 | ABC.someone@example.com |

- |

| SystemCustodian | ABC.someone@example.com |

- |

| 現在是 SupportGrp | ABC.someone@example.com |

- |

| 奧斯 | Lin, Win | - |

| 維護 | Group1、Group2、Group3 | - |

| 影響 | 低、中、高 | 跨組織的爆破半徑 |

下表中的「標記命名空間」為 Govn-Security。

| 標記金鑰 | 範例索引鍵 - 值 | 描述 |

|---|---|---|

| InfoClass | 公共、內部、敏感 | - |

| NetTrustLevel | 公司 (3) / 廠商 DMZ (2) / 互聯網 DMZ (1) / 防火牆 | - |

| 重要度 | T1、T2、T3、T4 |

|

成本治理

在 OCI 主控台中,使用「治理」底下的「標記命名空間 UI」,然後執行下列作業:

- 定義名為

CostManagement.CostCenterID的標記索引鍵,並啟用它以進行成本追蹤。 - 將財務成本中心

CostManagement.CostCenterID = "Finance"的「財務」索引鍵標記值指派給特定資源。 - 將 IT 成本中心

"IT" (CostManagement.CostCenterID = "IT")的 IT 關鍵標記值指派給其他資源。

使用租用戶下的建立預算 UI 建立預算

- 建立標記為

CostManagement.CostCenterID = Finance的資源預算。 - 為標記為

CostManagement.CostCenterID = IT的資源建立另一個預算。 - 設定當成本超過預先定義的預算或預測超過設定的臨界值時,以電子郵件通知收件人。

您可以為標記值特定的區間建立預算。例如,每月預算 $500 會配置給 Cost-Management/Finance 標記命名空間和 CostCenterID 標記索引鍵中,標記索引鍵值為 IT 之專案中的所有資源。您也可以將預算設定為在每月的特定日期開始,以符合業務需求。然後,您可以設定當實際支出金額達到 $500 預算的 80% 時,傳送警示給 ABC.someone@company.com。

每個 OCI 服務都已強制實行預設服務限制。您可以根據工作負載,使用「限制」、「配額」和「使用量 UI」來更新預設服務限制。您可以根據這些群組所需的需求,設定這些限制以符合核准的界限或預算。

控制成本

為 OCI 中的每個區間建立區間配額。下列範例顯示如何建立區間配額。

- 下列範例將

VM.Standard2 and BM.Standard2運算系列的配額設為美國西部 (鳳凰城) 區域區間App-Dev每個 AD 中的 240 個 OCPU (核心):set compute-core quota standard2-core-count to 240 in compartment App-Dev where request.region = us-phoenix-1 - 下一個範例顯示如何建立允許清單,並將族群中的每個配額設為零,然後明確配置資源:

zero compute-core quotas in tenancy set compute-core quota standard2-core-count to 240 in tenancy - 此範例示範如何將建立密集 I/O 運算資源僅限於一個區域:

zero compute-core quotas /*dense-io*/ in tenancy set compute-core quota /*dense-io*/ to 48 in tenancy where request.region = us-phoenix-1 - 您可以使用取消設定的敘述句來清除配額,這會移除資源的配額。現在將會使用設定的服務限制,強制執行此資源的任何限制:

zero compute-core quotas in tenancy unset compute-core quota standard2-core-count in tenancy

成本分析與報告

「成本分析與報告」是兩個可用來監控成本的服務,並驗證成本控制措施是否有效。

「成本分析」工具可讓您分析 Oracle Cloud 點數的使用方式,以及與承諾金額比較的耗用量。您可以使用儀表板,透過區間或成本追蹤標記與趨勢明細行,依服務或部門檢視支出。這可協助您瞭解支出模式的變化方式,並可協助您專注於降低成本。您可以執行與預算相似之指定標記索引鍵的成本分析。

您可以選擇特定報表類型,以針對特定期間與因子執行。此外,依據區間、標記或其他群組值將這些報表分組,可針對借項沖回或分析進行精細的報告。

用途與成本報表

使用報表可讓您深入瞭解帳單或建立自訂帳單應用程式。報表包含每個資源一筆記錄。例如,每個執行處理、資料庫系統或物件儲存的儲存桶,提供描述資料與標記。

成本報告是與使用報告類似且包含成本欄的逗號分隔值 (CSV) 檔案。報表可用來取得資源層次最小單位的發票明細行料號細目。因此,您可以最佳化 OCI 支出並做出更明智的雲端支出決策。

使用量報表會指出消耗數量。成本報表會指出資源消耗的成本。與您的費率卡結合時,用量報表會驅動下列方案:

- 商業發票調節

- 自訂報表

- 交叉借記

- 成本最佳化

- 資源設備

除了啟用新的帳單案例之外,使用報表還提供帳單系統運作方式的透明度。使用狀況報表可指出在使用報表內發生四捨五入的方式與地點,以及已計費少於一小時的資源。

部署

您可以在 GitHub 取得此解決方案的 Terraform 程式碼。只要按一下,即可將程式碼提取至 Oracle Cloud Infrastructure Resource Manager,即可建立堆疊並進行部署。或者,您也可以將程式碼從 GitHub 下載到您的電腦、客製化程式碼,並使用 Terraform CLI 部署此架構。

- 使用 Oracle Cloud Infrastructure Resource Manager 進行部署:

- 使用 Terraform CLI 部署:

- 前往 GitHub。

- 下載或複製程式碼到您的本機電腦。

- 依照 README 中的指示進行。