定義工作量需求

通訊需求

OCI 通訊閘道

根據您的工作負載需求,從下表選取適當的通訊閘道:

| 功能 | 建議的閘道 | 備註 |

|---|---|---|

| 可以從 OCI 或網際網路起始進出 OCI 的流量 | 網際網路閘道 | 需要公用子網路和使用公用 IP 的資源 |

| OCI 中安全存取網際網路的資源 | NAT 閘道 | 只允許透過 NAT 閘道從子網路起始的流量 |

| 存取 Oracle Cloud Infrastructure Object Storage 或 Oracle Service Network 中的其他服務 | 服務閘道 | 服務的範例包括作業系統管理服務、Oracle Linux 或 Yum Service。如需 OSN 中支援服務的完整清單,請參閱瀏覽小節。

|

| OCI 與內部部署和 VCN 之間的連線 | DRG | 虛擬路由器透過中央連接點連接 VCN 和內部部署位置,同時在區域和不同的租戶之間連接 |

VCN 間連線

Oracle 建議使用 DRG 進行 VCN 之間的連線。DRG 不僅提供 VCN 之間,還提供內部部署和其他雲端的可擴展連線路徑。動態路由匯入可降低管理複雜性。對於兩個 VCN 之間的特定路由需求,請使用本地對等互連閘道 (LPG)。根據您的需求,您可以同時使用 DRG 和 LPG。

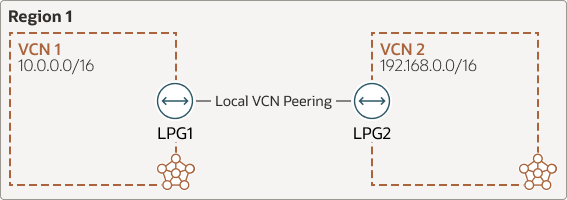

下列三個 VCN 間連線範例使用 LPG 或 DRG:

本地對等互連網關 (LPG)

下圖顯示一個區域,其中有兩個使用 LPG 進行本地對等的 VCN:

兩個 VCN 都必須在相同的 OCI 區域中,每個 VCN 最多可以有 10 個 LPG。

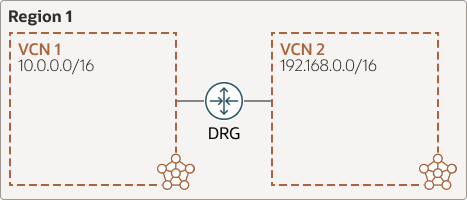

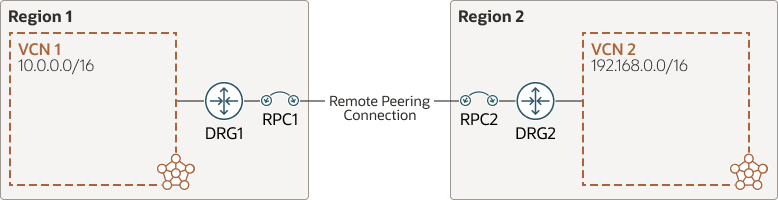

動態路由閘道 (DRG)

DRG 可在區域內或跨區域連接 VCN,且每個 DRG 最多允許 300 個附件。除了靜態路由之外,DRG 還提供簡單的路由選項。來自連附網路的路由會使用匯入路由分配,動態匯入 DRG 路由表。

下列影像顯示相同區域中由 DRG 連線之兩個 VCN 的區域:

下列影像顯示使用 DRG 且兩個 VCN 在不同區域之間連接的區域,其具有兩個 VCN:

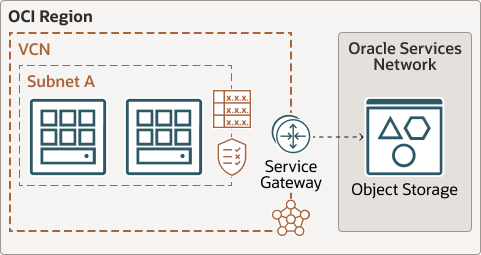

存取 Oracle Services Network (OSN)

OSN 是 OCI 中的概念網路,保留給 Oracle 服務使用。

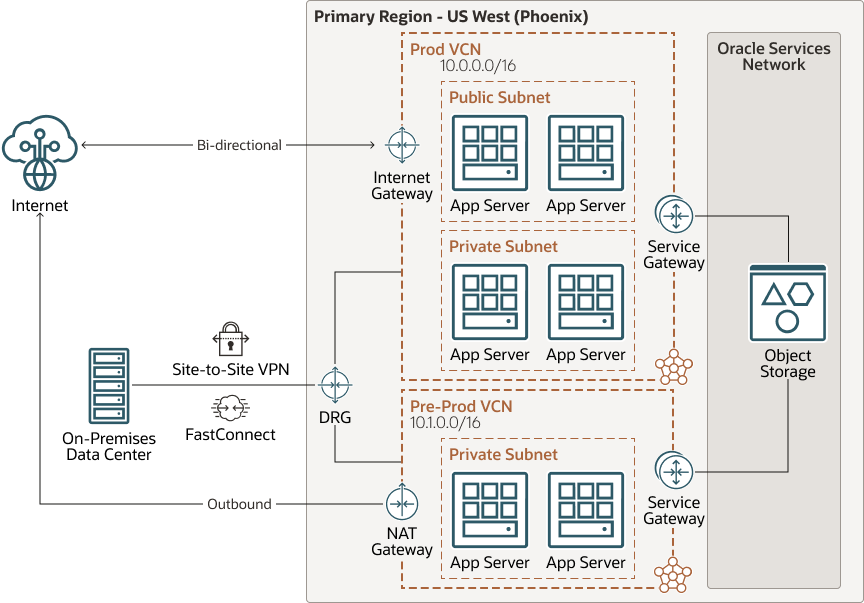

下列架構顯示存取 OSN 的 VCN,而不會透過服務閘道透過網際網路傳送流量:

請考慮下列選項,並決定如何遞送流量:

- 使用服務閘道可將專用流量遞送至 OSN,無須經過網際網路。

- 服務 (例如物件儲存) 具有可透過網際網路連線的公用 IP。使用專用端點 (PE),將流量保留在 OCI 網路內。

- 將路由新增至 OSN 時,請決定要讓網路使用所有 OCI 服務,還是只使用 OCI 物件儲存進行資料庫備份。

- 考慮使用專用端點 (PE),直接從 VCN 或內部部署資料中心進行專用存取。例如,您可以將 OCI Object Storage 設定為可從 VCN 內部或從內部部署區域透過專用 IP 位址連線的 PE。

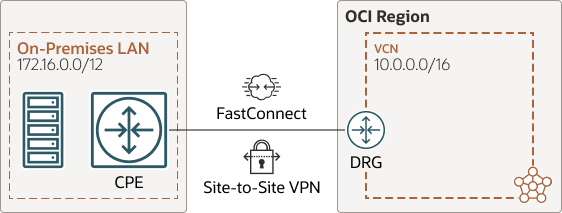

混合雲與多雲連線需求

使用以下任一連線選項,根據您的需求將 OCI 連線至內部部署網路:

- OCI FastConnect 針對固定頻寬和延遲使用專用連線。Oracle 建議您使用備援連線來進行復原。

- OCI 網站至網站 VPN 使用網際網路作為承運商,也可以使用 FastConnect。頻寬、延遲及可用性可能會因公用網際網路迴路而有所不同。Oracle 建議使用備援通道。

下圖顯示使用網站至網站 VPN 或 FastConnect 將內部部署環境連線至 OCI 的範例架構:

Oracle 建議將 VPN 的主要連線使用 FastConnect 作為生產環境工作負載的備份。FastConnect 可依地區和合作夥伴的不同速度提供高達 400 Gbps 的服務。

若要設定連線,請執行下列動作:

- 設定只有 OSN 存取才能使用公用對等互連的虛擬迴路。

- 對 VCN 中資源的專用連線使用專用對等互連。

- 使用網站至網站 VPN (IPSec) 進行 FastConnect 專用對等互連內的流量加密。

附註:

Oracle 建議為所有連線使用備援硬體。使用 OCI FastConnect 連線至內部部署網路

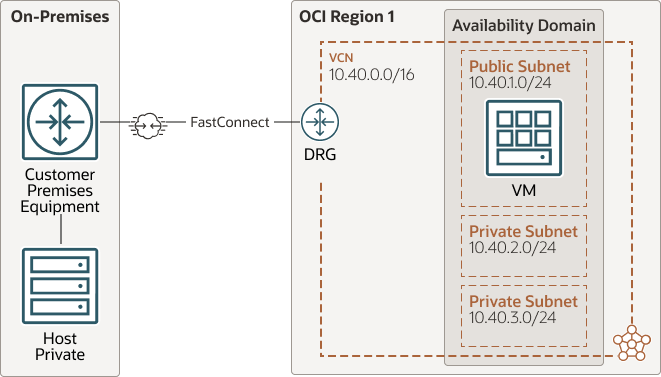

Oracle 建議將 FastConnect 與 VPN 搭配使用,作為生產環境工作負載的主要連線。使用站對站 VPN 作為 FastConnect 的備份連線,因此主要連線是 FastConnect,備份則是 VPN。可用的連線速度為 1 Gbps、10 Gbps 或 100 Gbps。

- 如果您只需要存取 OSN,請設定具有公用對等互連的虛擬迴路。

- 使用 OCI 網站至網站 VPN ,除了 FastConnect 公用對等互連之外,還使用 IPSec 加密流量。

- 當您需要 OCI VCN 中資源的專用連線時,請使用專用對等互連。

附註:

Oracle 建議使用兩倍的設備進行備援。使用 OCI 網站至網站 VPN 連線至內部部署網路

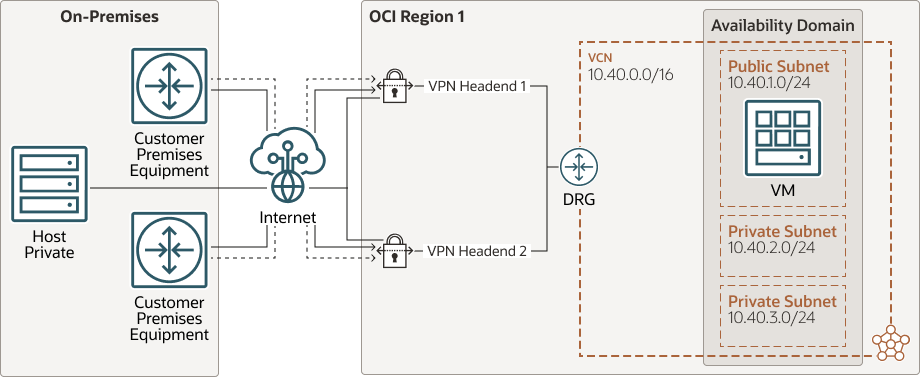

下圖顯示包含備援客戶端設備 (CPE) 的架構,以及使用網站至網站 VPN 的 OCI 連線:

網站至網站的 VPN 效能可能會因網際網路流量而異。如同 FastConnect 一樣,使用備援通道設定站對站 VPN,也可以使用備援的 CPE 裝置盡可能設定。Oracle 為每個站對站 VPN 連線提供兩個 VPN 端點。

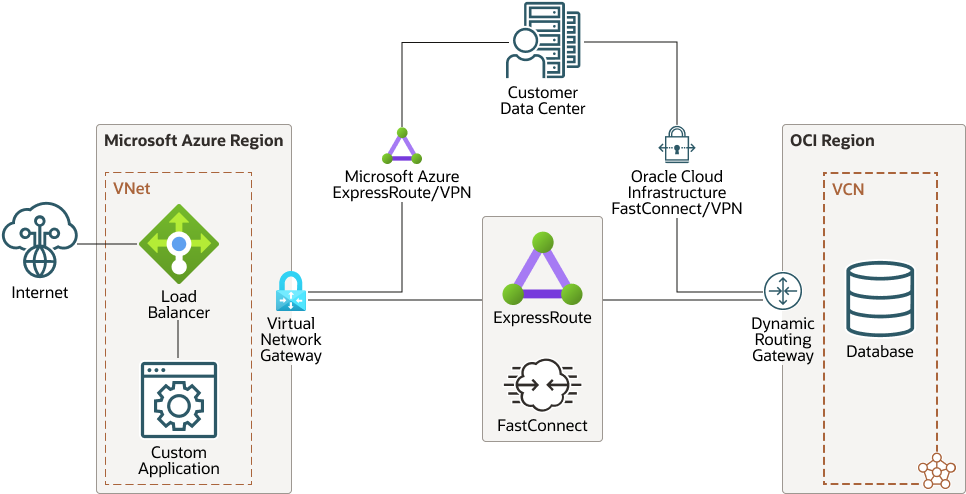

適用於 Microsoft Azure 的 Oracle Interconnect

下圖顯示 OCI 區域中 Oracle 資料庫和 Azure 中應用程式的範例架構:

延遲對於回應時間較佳的使用者體驗而言相當重要。Oracle 和 Azure 在全球不同位置都有整合點。這樣一來,您可以輕鬆整合並降低延遲,讓解決方案能夠在雲端之間使用 FastConnect 和 Azure ExpressRoute 。

您可以從 Azure 入口網站 (ExpressRoute 和 OCI 主控台 — FastConnect) 進行設定,以啟用雲端之間的存取。由於 Azure 相互連線已儘可能使用硬體與位置的實體多樣性,因此您只需要設定 1x 虛擬迴路。如果您使用本機 SKU 並選取最小 1 Gbps Azure ExpressRoute 連線速度,Azure 與 OCI (輸出成本) 之間的流量便無須付費。相互連線是建立在 Azure 和 OCI 相鄰的位置,以實現雲端之間的低延遲。

附註:

並非所有區域都有此功能。在其他區域使用網路服務提供者。如果您想要連線至 Microsoft Azure ,請參閱存取 Microsoft Azure 。

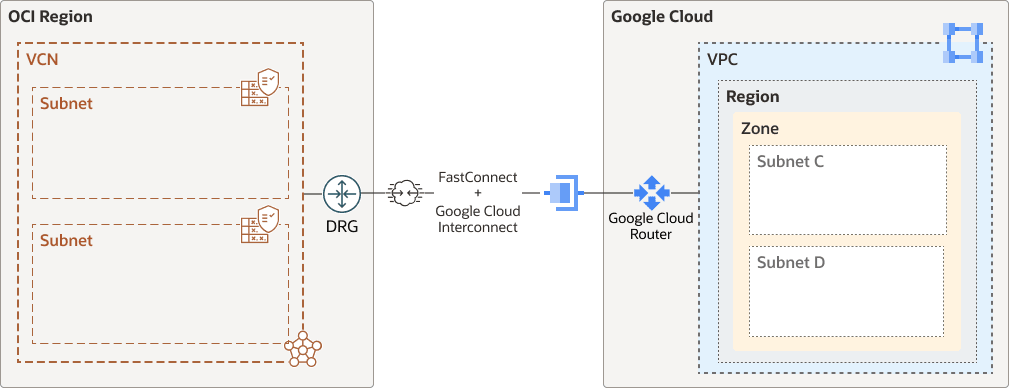

Oracle Interconnect for Google Cloud

下列架構圖顯示 OCI 與 Google Cloud 之間的連線。

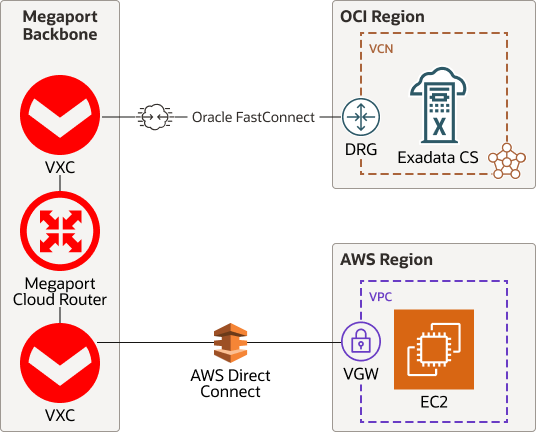

連線至 AWS 和其他雲端平台

下圖顯示使用我們的連線夥伴 Megaport 之 OCI 與 AWS 之間的連線:

您也可以考慮直接在 AWS 與 OCI 之間使用 VPN 連線。

彈性需求

評估您對停機區域韌性的需求,並考慮進行多區域部署。

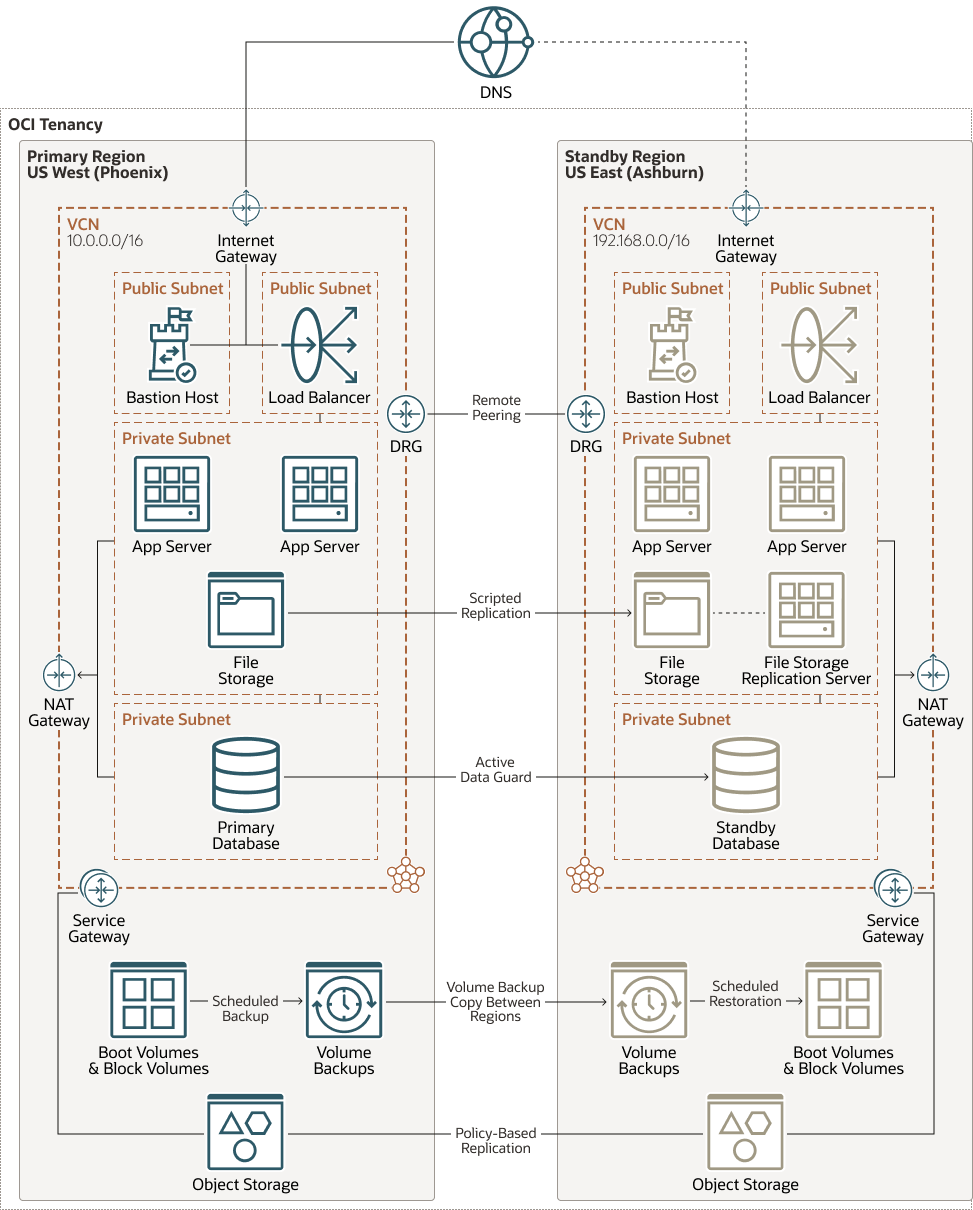

多區域部署

下圖顯示主要區域與待命區域之間的資料複製:

multi-region-deployment-full-arch.png 圖解描述

負載平衡

使用負載平衡器 (公用或專用) 將流量分配最佳化。數個後端伺服器。

負載平衡器

公用 Web 伺服器的標準負載平衡器可以終止 SSL 流量或將其傳送至後端。根據流量,在最小和最大頻寬之間使用彈性資源配置。

您可以在第 4/7 層 TCP/HTTP 層上設定公用或專用負載平衡器。

網路負載平衡器

提供非代理主機、超低延遲、傳遞負載平衡及高傳輸量的免費服務。網路負載平衡器會針對數天或數月的長時間執行連線進行最佳化,連線到最適合資料庫的相同後端伺服器。

網路負載平衡器會根據第 3 層 / 第 4 層 (IP 協定) 資料,將流量導向狀況良好的伺服器,以確保您的服務仍然可供使用。

若要進一步瞭解,請檢閱探索更多中所連結 OCI 文件中的比較負載平衡器和網路負載平衡器主題。

安全性需求

OCI Web Application Firewall

- 存取控制

- 機器人程式管理

- 保護規則

- 費率限制

- 客戶應用程式

附註:

使用 WAF 保護任何對網際網路公開的端點,並確保在整個應用程式實施一致的安全規則。若要深入瞭解,請檢閱 OCI WAF 原則 (區域解決方案) 和邊緣原則 (全域解決方案)。

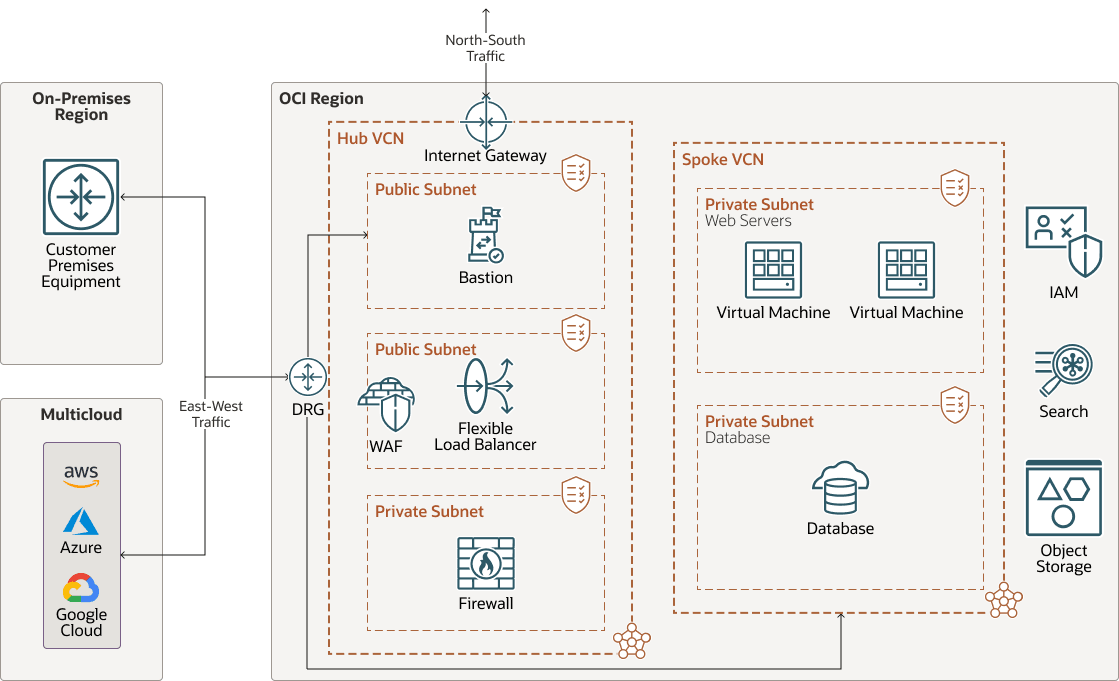

OCI 網路防火牆

下圖顯示支援的 OCI 網路防火牆插入設計,允許使用單一 OCI 網路防火牆來管理北部 (網際網路) 和西部 (VCN 和內部部署) 流量模式:

在此架構中,部署在中央 Hub VCN 中的 OCI 網路防火牆會檢查並保護從網際網路、輸出至網際網路,以及從內部部署區域的流量。