識別 VCN 拓樸和規格

單一網路架構

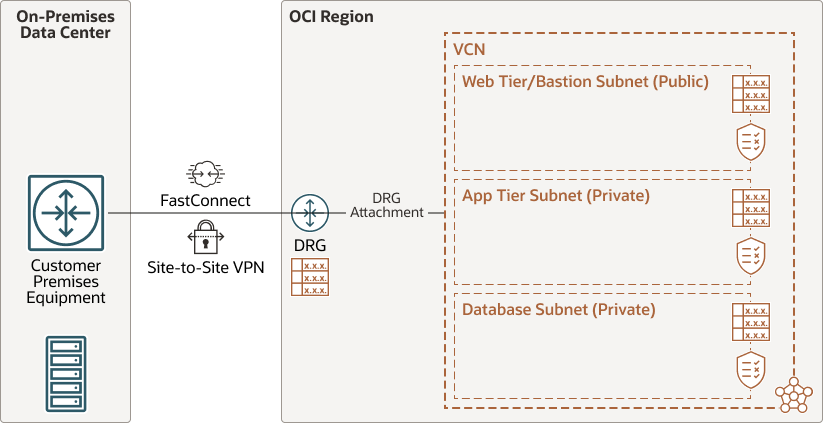

下圖顯示單一網路架構的範例:

附註:

如果您使用對網際網路公開的應用程式 (公用 IP),Oracle 建議您使用 Oracle Cloud Infrastructure Web Application Firewall (OCI WAF) 或 OCI Network Firewall ,以獲得安全上的理由。軸輻式網路架構

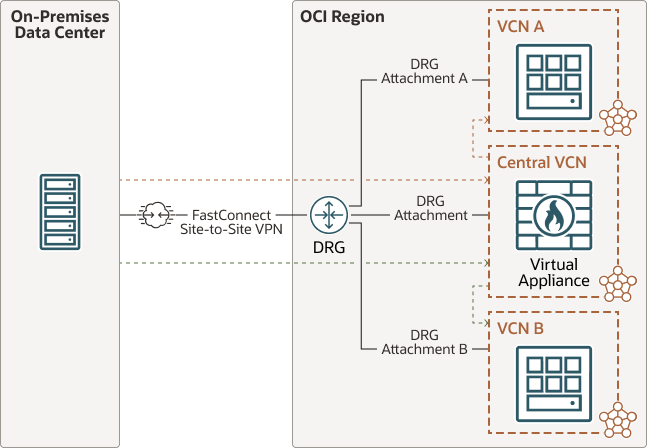

下圖顯示使用軸輻式網路架構的範例:

軸輻式網路架構是 Oracle 建議的架構,適用於大多數部署。如果您的企業需要下列一或多個項目 (不是專用清單),請使用軸輻式網路架構:

- 使用 (或計畫使用) 多重 VCN 分離工作負載。

- 集中在中樞 VCN 中,管理網路防火牆、面向網際網路的負載平衡器、WAF 和網際網路閘道資源。

- 維護生產、測試及開發環境的網路區隔。

虛擬雲端網絡規格

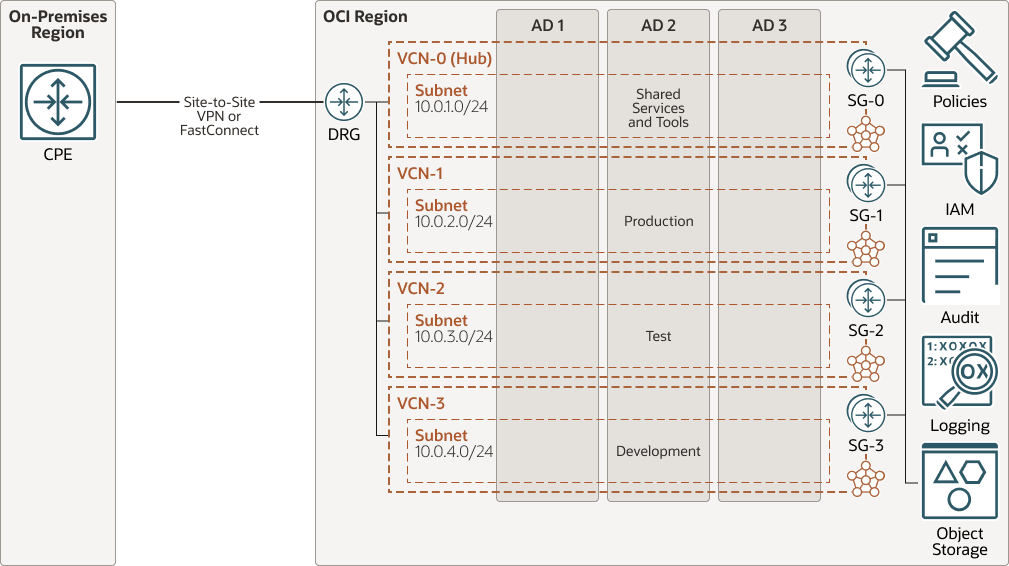

下圖顯示如何將可用性網域的使用量最大化,以實現高可用性設計。

Oracle 建議:

- 使用跨所有可用性網域的區域子網路,提供高可用性。

- 建立不同工作負載的個別 VCN。

附註:

對於具有單一可用性網域的區域,請使用容錯域來增強復原能力。

調整 VCN 或子網路的大小

規劃您的 VCN 以供未來擴展,並選擇 IP 位址範圍,以避免與內部部署或其他網路重疊。

下表提供有關如何根據您的需求調整 VCN 大小的指引。

| VCN 大小 | 網路遮罩 | 子網路尺寸 | VCN 中的子網路數目 | 每個子網路可使用的 IP |

|---|---|---|---|---|

| 小型 | /24 | /27 | 8 | 29 |

| 中型 | /20 | /24 | 16 | 253 |

| 大型 | /18 | /22 | 16 | 1021 |

| 特大 | /16 | /20 | 8 | 4093 |

VCN 內的不同子網路可以使用不同的 CIDR 區塊大小,針對特定工作負載需求進行最佳化。

附註:

OCI 在每個子網路中保留三個 IP 位址。安全清單和網路安全群組

安全清單可讓您定義一組套用至子網路中所有資源的安全規則。

使用 NSG 以獲得更精細的應用程式層級安全性。NSG 可讓您定義特定 VNIC、負載平衡器、資料庫系統等的規則。

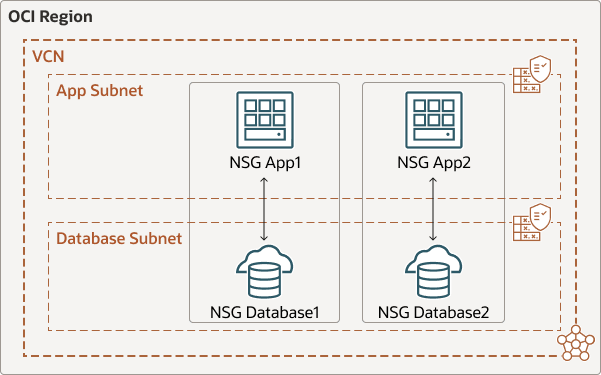

下圖顯示如何使用 NSG 分隔 VCN 的子網路架構與安全需求,並且只允許使用 NSG_DB1 的資源使用 NSG_App1 連線至資源的範例。

您可以使用安全清單和 NSG 來控制對專用和公用子網路中資源的存取。如果您同時使用 NSG 和安全清單,結果將會是 NSG 和安全清單的合併摘要規則。

Oracle 建議使用 NSG 來:

- 將 VCN 子網路架構與應用程式安全需求分開。

- 定義一組適用於特定 VNIC 的傳入和傳出規則。

秘訣:

如果您使用安全清單,Oracle 建議您為每個子網路使用個別安全清單,而不要對所有子網路使用合併的安全清單。路由表

秘訣:

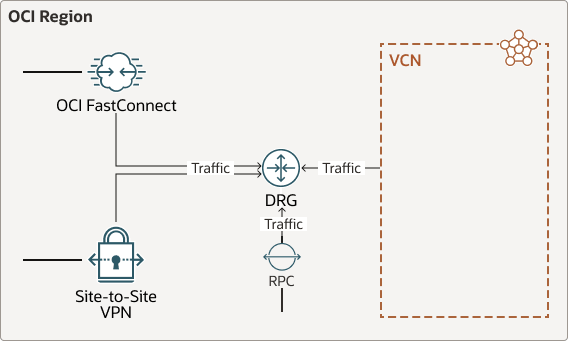

Oracle 建議使用匯入遞送分配來匯入遞送。下圖顯示 DRG 層次的相關路由表:

DRG 層次的路由表可管理:

- VCN 連附項

- FastConnect/ 虛擬迴路附件

- IPSec/VPN 連附項

- 遠端對等連線 (RPC) 附件

附註:

路由表中的靜態路由無法指向 FastConnect 或 IPsec 附件;請改用匯入路由分配。在 VCN/ 子網路內,使用靜態路由將流量導向閘道。將個別路由表指定給每個子網路,以控制輸出流量。同一個 VCN 中的資源無需明確路由 (隱含路由) 即可進行通訊,但必須具備適當的安全規則。

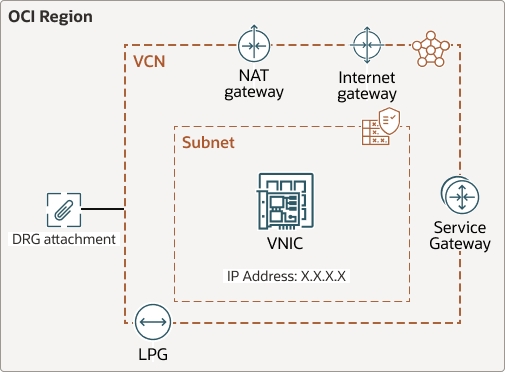

下圖顯示可以建立路由表關聯和其他資源的閘道:

路由表通常會根據子網路建立關聯,以控制每個特定子網路的流量。您可以從子網路內的資源或子網路內的資源設定進階路由。

路由表可與下列項目關聯:

- 子網路

- 連附至 DRG 連附項的 VCN (輸入)。通常用於強制傳送流量至防火牆。

- 網際網路閘道

- NAT 閘道

- 服務閘道

- LPG

- VNIC

- IP 位址