| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Administration d'Oracle Solaris : Services réseau Oracle Solaris 11 Information Library (Français) |

| Ignorer les liens de navigation | |

| Quitter l'aperu | |

|

Administration d'Oracle Solaris : Services réseau Oracle Solaris 11 Information Library (Français) |

Partie I Sujets relatifs aux services réseau

1. Service réseau (présentation)

2. Gestion des serveurs cache Web

Partie II Accès aux systèmes de fichiers réseau

4. Gestion des systèmes de fichiers NFS (présentation)

5. Administration de système de fichiers réseau (tâches)

6. Accès aux systèmes de fichiers réseau (référence)

8. Planification et activation de SLP (tâches)

9. Administration de SLP (tâches)

10. Intégration des services hérités

Partie IV Sujets relatifs aux services de messagerie

12. Services de messagerie (présentation)

13. Services de messagerie (tâches)

14. Services de messagerie (référence)

Partie V Sujets relatifs à la mise en réseau série

15. Solaris PPP 4.0 (Présentation)

16. Planification de la liaison PPP (tâches)

17. Configuration d'une liaison PPP commutée (tâches)

18. Configuration d'une liaison PPP de ligne spécialisée (tâches)

19. Paramétrage de l'authentification PPP (tâches)

20. Configuration d'un tunnel PPPoE (tâches)

21. Résolution des problèmes PPP courants (tâches)

22. Solaris PPP 4.0 (Référence)

Utilisation des options PPP dans les fichiers et sur la ligne de commande

Fonctionnement des privilèges du fichier de configuration PPP

Effets des privilèges d'option

Fichier de configuration /etc/ppp/options

Où trouver des exemples des fichiers /etc/ppp/options

Fichier de configuration /etc/ppp/options. ttyname

Utilisation de /etc/ppp/options. ttyname sur un serveur d'appels entrants

Utilisation de /etc/ppp/options. ttyname sur une machine sortante.

Fichier modèle options.ttya.tmpl

Où trouver des exemples des fichiers /etc/ppp/options.ttyname

Configuration des options spécifiques à l'utilisateur

Configuration de $HOME/.ppprc sur un serveur d'appel entrant

Configuration de $HOME/.ppprc sur une machine d'appel sortant

Spécification des informations relatives à la communication avec le serveur d'appel entrant

Fichier /etc/ppp/peers/ peer-name

Fichier modèle /etc/ppp/peers/myisp.tmpl

Où trouver des exemples des fichiers /etc/ppp/peers/peer-name

Configuration de la vitesse du modem pour une liaison commutée

Définition de la conversation sur la liaison commutée

Contenu du script de discussion

Exemples de scripts de discussion

Script de discussion de modem de base

Modèle de script de discussion /etc/ppp/myisp-chat.tmpl

Script de discussion du modem pour appeler le fournisseur d'accès Internet

Script de discussion de base amélioré pour une connexion de type UNIX

Script de discussion pour adaptateur de terminal RNIS externe

Pour d'autres exemples de scripts de discussion

Appel d'un script de discussion (tâche)

Création d'un fichier de discussion exécutable

Création d'un programme de discussion exécutable

Authentification des appelants sur une liaison

Protocole d'authentification par mot de passe (PAP)

Description de l'authentification PAP

Utilisation de l'option login avec /etc/ppp/pap-secrets

Protocole CHAP (Challenge-Handshake Authentication Protocol)

Création d'un schéma d'adressage IP pour appelants

Affectation des adresses IP dynamiques aux appelants

Affectation des adresses IP statiques aux appelants

Affectation d'adresses IP par numéro d'unité sppp

Création de tunnels PPPoE pour la prise en charge DSL

Fichiers de configuration d'interfaces PPPoE

Exemples de commandes sppptun pour l'administration des interfaces

Fichiers et commandes du serveur d'accès PPPoE

Fichier /etc/ppp/pppoe. device

Configuration du serveur d'accès à l'aide des fichiers PPPoE et PPP

Commandes et fichiers du client PPPoE

Utilitaire /usr/lib/inet/pppoec

Fichier /etc/ppp/peers/ peer-name de définition d'un pair de serveur d'accès

23. Migration de Solaris PPP asynchrone à Solaris PPP 4.0 (tâches)

25. Administration du protocole UUCP (tâches)

Partie VI Utilisation de systèmes distants

27. Utilisation de systèmes distants (présentation)

28. Administration du serveur FTP (tâches)

29. Accès aux systèmes distants (tâches)

Partie VII Sujets relatifs au contrôle des services réseau

Cette section explique le fonctionnement des protocoles d'authentification PPP et décrit les bases de données qui leur sont associées.

L'authentification PAP est similaire dans son fonctionnement au programme login d'UNIX, à ceci près que PAP n'accorde pas l'accès shell à l'utilisateur. PAP utilise les fichiers de configuration PPP et la base de données PAP sous forme de fichier /etc/ppp/pap-secrets pour configurer l'authentification. PAP utilise également /etc/ppp/pap-secrets pour définir les informations d'identification de sécurité PAP. Les informations d'identification se composent d'un nom de pair, “nom d'utilisateur” dans le jargon PAP, et d'un mot de passe. Les informations d'identification PAP contiennent également les informations associées à chaque appelant autorisé à se connecter à la machine locale. Les noms d'utilisateur et mots de passe PAP peuvent être identiques aux noms d'utilisateur et mots de passe UNIX de la base de données de mots de passe, ou bien différents.

La base de données PAP est mise en oeuvre dans le fichier /etc/ppp/pap-secrets. Pour que l'authentification réussisse, les informations d'identification PAP des machines situées des deux côtés de la liaison PPP doivent être correctement configurées dans les fichiers /etc/ppp/pap-secrets. L'appelant (l'authentifié) fournit les informations d'identification dans les colonnes user et password du fichier /etc/ppp/pap-secrets ou dans le fichier +ua obsolète. Le serveur (l'authentificateur) valide les informations d'identification par rapport aux informations contenues dans le fichier /etc/ppp/pap-secrets, par l'intermédiaire de la base de données UNIX passwd ou de l'utilitaire PAM.

Le fichier /etc/ppp/pap-secrets présente la syntaxe suivante.

myclient ISP-server mypassword *

Signification des paramètres .

Nom d'utilisateur PAP de l'appelant. Ce nom est souvent identique au nom d'utilisateur UNIX de l'appelant, en particulier si le serveur d'appel entrant utilise l'option login de PAP.

Nom de la machine distante, souvent un serveur d'appel entrant.

Mot de passe PAP de l'appelant.

Adresse IP associée à l'appelant. L'astérisque (*) représente n'importe quelle adresse IP.

Les mots de passe PAP sont envoyés via la liaison en clair, c'est-à-dire dans un format ASCII lisible. Pour l'appelant (l'authentifié), le mot de passe PAP doit être stocké en clair dans l'un des emplacements suivants :

dans /etc/ppp/pap-secrets ;

dans un autre fichier externe ;

dans un tube nommé par le biais de la fonction pap-secrets @ ;

en tant qu'option de pppd, sur la ligne de commande ou dans un fichier de configuration PPP ;

par l'intermédiaire du fichier +ua.

Sur le serveur (l'authentificateur), vous pouvez masquer le mot de passe PAP en effectuant l'une des opérations suivantes :

Spécifiez papcrypt et utilisez des mots de passe hachés par crypt(3C) dans le fichier pap-secrets.

Spécifiez l'option login sur pppd et omettez le mot de passe dans le fichier pap-secrets en plaçant des guillemets doubles ("") dans la colonne de mot de passe. Dans ce cas, l'authentification est effectuée par l'intermédiaire de la base de données passwd UNIX ou du mécanisme PAM.

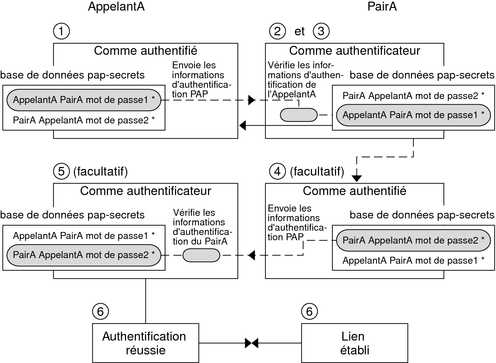

L'authentification PAP se déroule dans l'ordre indiqué ci-dessous.

Figure 22-1 Processus d'authentification PAP

L'appelant (l'authentifié) appelle le pair distant (authentificateur) et fournit ses nom d'utilisateur et mot de passe PAP dans le cadre de la négociation de liaison.

Le pair vérifie l'identité de l'appelant dans son fichier /etc/ppp/pap-secrets. S'il utilise l'option login de PAP, le pair vérifie le nom d'utilisateur et le mot de passe de l'appelant dans sa base de données de mots de passe.

Si l'authentification réussit, le pair continue la négociation de liaison avec l'appelant. Si l'authentification échoue, la liaison est interrompue.

(Facultatif) Si l'appelant authentifie les réponses de pairs distants, ceux-ci doivent lui envoyer leurs informations d'identification PAP. Ainsi, le pair distant devient l'authentifié et l'appelant l'authentificateur.

(Facultatif) L'appelant d'origine lit son fichier /etc/ppp/pap-secrets pour vérifier l'identité du pair distant.

Remarque - Si l'appelant d'origine ne nécessite pas les informations d'identification du pair distant, l'étape 1 et l'étape 4 se déroulent en parallèle.

Si le pair est authentifié, la négociation se poursuit. Dans le cas contraire, la liaison est interrompue.

La négociation entre l'appelant et le pair se poursuit jusqu'à ce que la liaison soit finalement établie.

Vous pouvez ajouter l'option login pour authentifier les informations d'identification PAP dans les fichiers de configuration PPP. Lorsque vous spécifiez l'option login dans /etc/ppp/options par exemple, pppd vérifie que les informations d'identification PAP de l'appelant existent dans la base de données de mots de passe. L'exemple suivant représente le format d'un fichier /etc/ppp/pap-secrets avec l'option login.

joe * "" * sally * "" * sue * "" *

Signification des paramètres .

joe, sally et sue sont les noms des appelants autorisés.

L'astérisque (*) indique que tous les noms de serveur sont valides. L'option name n'est pas obligatoire dans les fichiers de configuration PPP.

Les guillemets doubles indiquent les mots de passe valides.

Si un mot de passe figure dans cette colonne, le mot de passe du pair doit correspondre à la fois au mot de passe PAP et au mot de passe dans la base de données passwd UNIX.

L'astérisque (*) indique que toutes les adresses IP sont valides.

L'authentification CHAP utilise la notion de défi et de réponse, ce qui signifie que le pair (l'authentificateur) défit l'appelant (l'authentifié) de prouver son identité. Le défi comprend un nombre aléatoire et un ID unique généré par l'authentificateur. L'appelant doit utiliser l'ID, le nombre aléatoire et ses informations d'identification de sécurité CHAP pour générer la réponse adéquate (protocole de transfert) à envoyer au pair.

Les informations d'identification de sécurité CHAP incluent un nom d'utilisateur CHAP et un “secret” CHAP. Le secret CHAP est une chaîne arbitraire, connue à la fois de l'appelant et du pair avant qu'ils ne négocient une liaison PPP. Vous pouvez configurer les informations d'identification de sécurité CHAP dans la base de données CHAP, /etc/ppp/chap-secrets.

La base de données CHAP est mise en oeuvre dans le fichier /etc/ppp/chap-secrets. Les machines de chaque côté de la liaison PPP doivent disposer de leurs informations d'identification CHAP mutuelles dans leurs fichiers /etc/ppp/chap-secrets pour que l'authentification réussisse.

Remarque - Contrairement à PAP, le secret partagé doit être en clair sur les deux pairs. Vous ne pouvez pas utiliser crypt, PAM ni l'option login PPP avec le protocole CHAP.

La syntaxe du fichier /etc/ppp/chap-secrets est la suivante.

myclient myserver secret5748 *

Signification des paramètres :

Nom d'utilisateur CHAP de l'appelant. Ce nom peut être identique au nom d'utilisateur UNIX de l'appelant, ou bien différent.

Nom de la machine distante, souvent un serveur d'appel entrant.

Secret CHAP de l'appelant.

Remarque - Contrairement aux mots de passe PAP, les secrets CHAP ne sont jamais envoyés via la liaison. Ils sont plutôt utilisés lorsque les machines locales calculent la réponse.

Adresse IP associée à l'appelant. L'astérisque (*) représente n'importe quelle adresse IP.

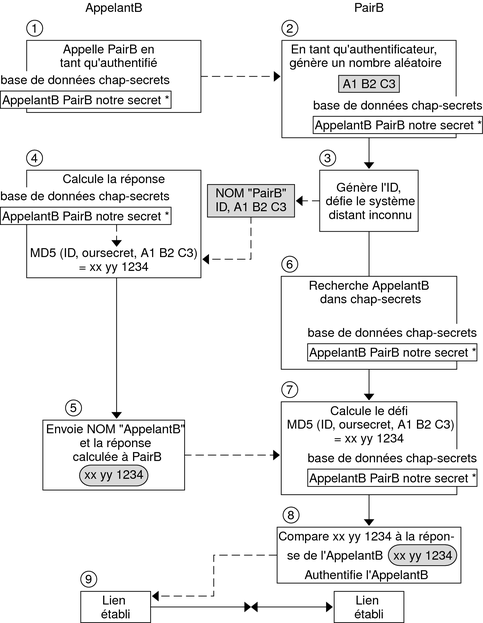

L'authentification CHAP se déroule dans l'ordre indiqué ci-après.

Figure 22-2 Ordre de l'authentification CHAP

Deux pairs sur le point d'initialiser la communication conviennent d'un secret à utiliser pour l'authentification lors de la négociation d'une liaison PPP.

Les administrateurs des deux machines ajoutent le secret, les noms d'utilisateur CHAP et d'autres informations d'identification CHAP dans la base de données /etc/ppp/chap-secrets de leur machine respective.

L'appelant (l'authentifié) appelle le pair distant (l'authentificateur).

L'authentificateur génère un numéro aléatoire et un ID, et envoie ces données à l'authentifié sous forme de défi.

L'authentifié recherche le nom et le secret du pair dans sa base de données /etc/ppp/chap-secrets.

L'authentifié calcule une réponse en appliquant l'algorithme de calcul MD5 au secret et au défi de numéro aléatoire du pair. Ensuite, l'authentifié envoie pour réponse les résultats à l'authentificateur.

L'authentificateur recherche le nom et le secret de l'authentifié dans sa base de données /etc/ppp/chap-secrets,

L'authentificateur calcule son propre chiffre en appliquant MD5 au numéro généré en tant que défi et secret pour l'authentifié dans la base de données /etc/ppp/chap-secrets.

L'authentificateur compare les résultats avec la réponse de l'appelant. Si les deux valeurs sont identiques, le pair a authentifié l'appelant et la négociation de liaison se poursuit. Dans le cas contraire, la liaison est interrompue.