| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Oracle Solaris の管理: IP サービス Oracle Solaris 10 1/13 Information Library (日本語) |

| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Oracle Solaris の管理: IP サービス Oracle Solaris 10 1/13 Information Library (日本語) |

1. Oracle Solaris TCP/IP プロトコル群 (概要)

5. TCP/IP ネットワークサービスと IPv4 アドレス指定の構成 (作業)

10. TCP/IP と IPv4 の詳細 (リファレンス)

17. DHCP のトラブルシューティング (リファレンス)

18. DHCP コマンドと DHCP ファイル (リファレンス)

IPsec で 2 つのシステム間のトラフィックを保護するには

IPsec を使って Web 以外のトラフィックから Web サーバーを保護する方法

Oracle Solaris System で乱数を生成する方法

IPsec セキュリティーアソシエーションを手動で作成する方法

IPsec によってパケットが保護されていることを確認する方法

IPsec で VPN を保護するタスクのためのネットワークトポロジの説明

IPv4 を使用するトンネルモードの IPsec トンネルで VPN を保護する方法

IPv6 を使用するトンネルモードの IPsec トンネルで VPN を保護する方法

IPv4 を使用するトランスポートモードの IPsec トンネルで VPN を保護する方法

IPv6 を使用するトランスポートモードの IPsec トンネルで VPN を保護する方法

21. IP セキュリティーアーキテクチャー (リファレンス)

25. Oracle Solaris の IP フィルタ (概要)

Oracle Solaris では、IPsec で保護された VPN を構成できます。トンネルは、トンネルモードまたはトランスポートモードで作成できます。「トンネルモード」は、ほかのベンダーによって実装された IPsec と相互運用できます。「トランスポートモード」は、以前のバージョンの Solaris OS と相互運用できます。トンネルのモードについては、「IPsec のトランスポートモードとトンネルモード」を参照してください。

トンネルモードの IPsec を使用すると、トラフィックをよりきめ細かく制御できます。トンネルモードでは、内側の IP アドレスに対して、必要に応じて特定の保護をポート単位まで細かく指定できます。

トンネルモードのトンネル用の IPsec ポリシーの例については、「トンネルモードを使用して VPN を IPsec で保護する例」を参照してください。

VPN を保護する手順については、「IPsec による VPN の保護 (タスクマップ)」を参照してください。

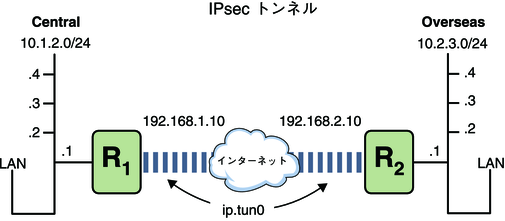

図 20-1 IPsec トンネル図

次の例では、LAN のすべてのサブネットに対してトンネルを構成することを前提にしています。

## Tunnel configuration ## # Tunnel name is ip.tun0 # Intranet point for the source is 10.1.2.1 # Intranet point for the destination is 10.2.3.1 # Tunnel source is 192.168.1.10 # Tunnel destination is 192.168.2.10

例 20-6 すべてのサブネットで使用できるトンネルの作成

この例では、図 20-1 の Central LAN のローカル LAN から送信されるすべてのトラフィックが、ルーター 1 からルーター 2 にトンネリングされ、Overseas LAN のすべてのローカル LAN に配信されます。トラフィックは AES で暗号化されます。

## IPsec policy ##

{tunnel ip.tun0 negotiate tunnel}

ipsec {encr_algs aes encr_auth_algs sha1 sa shared}例 20-7 2 つのサブネットだけを接続するトンネルの作成

この例では、Central LAN のサブネット 10.1.2.0/24 と Overseas LAN のサブネット 10.2.3.0/24 の間のトラフィックだけがトンネリングされ、暗号化されます。Central に対するほかの IPsec ポリシーがない場合、Central LAN がこのトンネル経由でほかの LAN にトラフィックを配信しようとすると、トラフィックはルーター 1 でドロップされます。

## IPsec policy ##

{tunnel ip.tun0 negotiate tunnel laddr 10.1.2.0/24 raddr 10.2.3.0/24}

ipsec {encr_algs aes encr_auth_algs sha1 shared}例 20-8 2 つのサブネット間だけの sendmail トラフィック用トンネルの作成

この例では、sendmail トラフィック専用のトンネルが作成されます。トラフィックは、Central LAN のサブネット 10.1.2.0/24 から、Overseas LAN の 10.2.3.0/24 サブネット上にある電子メールサーバーに配信されます。電子メールは Blowfish で暗号化されます。ポリシーは、リモートおよびローカルの電子メールポートに適用されます。rport ポリシーは、Central からリモートの Overseas の電子メールポートに送信される電子メールを保護します。lport ポリシーは、Central のローカルポート 25 で受信される Overseas からの電子メールを保護します。

## IPsec policy for email from Central to Overseas ##

{tunnel ip.tun0 negotiate tunnel ulp tcp rport 25

laddr 10.1.2.0/24 raddr 10.2.3.0/24}

ipsec {encr_algs blowfish encr_auth_algs sha1 sa shared}## IPsec policy for email from Overseas to Central ##

{tunnel ip.tun0 negotiate tunnel ulp tcp lport 25

laddr 10.1.2.0/24 raddr 10.2.3.0/24}

ipsec {encr_algs blowfish encr_auth_algs sha1 sa shared}例 20-9 すべてのサブネットに対する FTP トラフィック用トンネルの作成

この例の IPsec ポリシーは、図 20-1 の Central LAN のすべてのサブネットから Overseas LAN のすべてのサブネットまで、FTP ポートを AES で保護します。この構成は、FTP アクティブモードで機能します。

## IPsec policy for outbound FTP from Central to Overseas ##

{tunnel ip.tun0 negotiate tunnel ulp tcp rport 21}

ipsec {encr_algs aes encr_auth_algs sha1 sa shared}

{tunnel ip.tun0 negotiate tunnel ulp tcp lport 20}

ipsec {encr_algs aes encr_auth_algs sha1 sa shared}## IPsec policy for inbound FTP from Central to Overseas ##

{tunnel ip.tun0 negotiate tunnel ulp tcp lport 21}

ipsec {encr_algs aes encr_auth_algs sha1 sa shared}

{tunnel ip.tun0 negotiate tunnel ulp tcp rport 20}

ipsec {encr_algs aes encr_auth_algs sha1 sa shared}