| ナビゲーションリンクをスキップ | |

| 印刷ビューの終了 | |

|

Oracle® VM Server for SPARC 3.1 セキュリティーガイド |

第 1 章 Oracle VM Server for SPARC のセキュリティーの概要

Oracle VM Server for SPARC によって使用されるセキュリティー機能

Oracle VM Server for SPARC 製品の概要

Oracle VM Server for SPARC に適用される一般的なセキュリティー原則

対応策: ゲストをハードウェアプラットフォームに慎重に割り当てる

対応策: Oracle VM Server for SPARC ドメインの移行を計画する

対応策: Logical Domains Manager に対する権利を使用する

対応策: Logical Domains Manager を強化する

対応策: Logical Domains Manager を監査する

脅威: I/O ドメインまたはサービスドメインのサービス拒否の発生

評価: I/O ドメインまたはサービスドメインのサービス拒否の発生

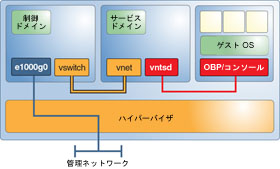

サービスドメインは、システム上のゲストドメインにいくつかの仮想サービスを提供します。これらのサービスには、仮想スイッチ、仮想ディスク、または仮想コンソールサービスが含まれることがあります。

Figure 1–6 は、コンソールサービスを提供するサービスドメインの例を示しています。多くの場合、制御ドメインはコンソールサービスをホストするため、サービスドメインでもあります。実行環境のドメインは一般に、制御ドメイン、I/O ドメイン、およびサービスドメインの機能を 1 つまたは 2 つのドメインに結合します。

サービスドメインの制御を取得した攻撃者は、データを操作したり、提供されるサービスを通して発生するすべての通信を傍受したりできます。この制御には、ゲストドメインへのコンソールアクセス、ネットワークサービスへのアクセス、またはディスクサービスへのアクセスが含まれることがあります。

攻撃の方法は制御ドメインへの攻撃と同じですが、攻撃者はシステム構成を変更できないため、可能性のある損害は少なくなります。結果としての損害には、サービスドメインによって提供されているデータの盗難または操作が含まれることがありますが、データソースの操作は含まれません。サービスによっては、攻撃者によるカーネルモジュールの交換が必要になることがあります。

図 1-6 サービスドメインの例

可能な場合は、各サービスドメインがクライアントに 1 つのサービスのみを提供するようにします。この構成によって、サービスドメインに侵入された場合でも、危険にさらされる可能性があるのは 1 つのサービスだけであることが保証されます。ただし、このタイプの構成の重要性と、複雑さが増すこととを必ず比較検討してください。冗長な I/O ドメインの設置が強く推奨されることに注意してください。

Oracle Solaris 10 と Oracle Solaris 11 の両方のサービスドメインをゲストドメインから分離できます。次の各解決策は、実装の優先順位に基づいて示されています。

サービスドメインとゲストドメインが同じネットワークポートを共有しないようにします。また、サービスドメイン上のどの仮想スイッチインタフェースも plumb しないでください。Oracle Solaris 11 サービスドメインの場合は、仮想スイッチに使用されている物理ポート上のどの VNIC も plumb しないでください。

Oracle Solaris 10 OS と Oracle Solaris 11 OS の両方で同じネットワークポートを使用する必要がある場合は、I/O ドメインのトラフィックを、ゲストドメインによって使用されていない VLAN 内に配置します。

前の解決策のどちらも実装できない場合は、Oracle Solaris 10 OS で仮想スイッチを plumb せずに、Oracle Solaris 11 OS で IP フィルタを適用してください。

個々の仮想コンソールへのアクセスが、そのコンソールにアクセスする必要のあるユーザーのみに制限されるようにしてください。この構成によって、どの管理者もすべてのコンソールにはアクセスできないようになるため、危険にさらされたアカウントに割り当てられているコンソール以外のコンソールにはアクセスできなくなります。Oracle VM Server for SPARC 3.1 管理ガイド のデフォルトのサービスを作成する方法を参照してください。