EVS 컨트롤러 구성

EVS 노드가 EVS 컨트롤러와 통신할 수 있도록 네트워크에서 컴퓨팅 노드를 하나만 EVS 컨트롤러로 구성한 다음 각 EVS 노드에서 EVS 컨트롤러를 설정해야 합니다. 하지만 EVS 컨트롤러와 통신할 수 있는 노드에서 한 번만 EVS 컨트롤러 에 대한 등록 정보를 설정해야 합니다. evsadm set-controlprop 명령을 사용하여 EVS 컨트롤러에 대한 등록 정보를 설정합니다. 자세한 내용은 EVS 컨트롤러를 구성하는 방법을 참조하십시오.

EVS 컨트롤러에 대한 등록 정보를 재설정할 수도 있습니다. Example 6–2는 EVS 컨트롤러에 대한 등록 정보를 재설정하는 방법을 보여줍니다. EVS 컨트롤러 및 등록 정보에 대한 자세한 내용은 EVS 컨트롤러를 참조하십시오.

탄력적 가상 스위치의 구성을 간소화하려면 evsuser로 연결해야 합니다. 필수 EVS 패키지(service/network/evs)를 설치하면 특별 사용자인 evsuser가 만들어지고 탄력적 가상 스위치 관리 권한 프로파일이 지정됩니다. 이 프로파일에는 EVS 작업을 수행할 수 있는 모든 권한 부여 및 권한이 포함됩니다. evsuser를 사용하려면 controller 등록 정보를 다음과 같이 설정해야 합니다.

# evsadm set-prop -p controller=ssh://evsuser@evs-controller-hostname-or-IP-address

또한 evsadm 명령을 실행하는 호스트와 EVS 컨트롤러 간에 미리 공유한 공개 키를 사용하여 SSH 인증을 설정해야 합니다.

주 - EVS 작업을 수행하려면 수퍼 유저이거나 탄력적 가상 스위치 관리 권한 프로파일을 가진 사용자여야 합니다. 자세한 내용은 EVS 사용을 위한 보안 요구 사항을 참조하십시오.

SSH 인증 설정

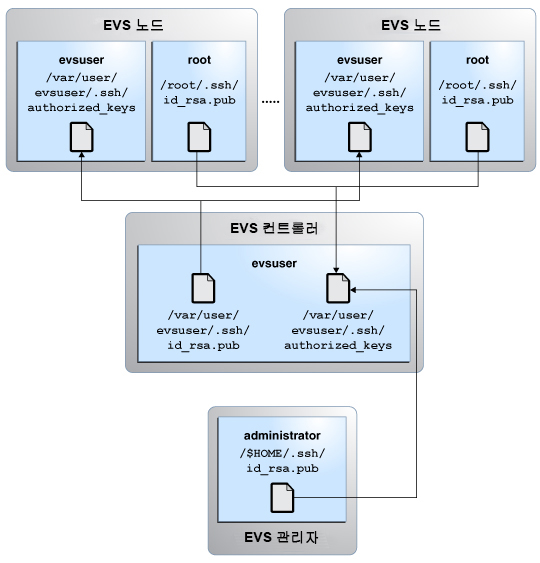

EVS 컨트롤러와 비대화식으로 안전하게 통신하려면 evsadm 명령에 대해 미리 공유한 공개 키를 사용하는 SSH 인증이 필요합니다. EVS 설정에서 다음 구성 요소 사이에 evsuser에 대해 미리 공유한 공개 키를 사용하여 SSH 인증을 설정해야 합니다.

-

EVS 관리자 및 EVS 컨트롤러 – EVS 관리자에서 관리자 또는 evsadm 명령을 실행하는 사용자의 공개 키를 EVS 컨트롤러의 /var/user/evsuser/.ssh/authorized_keys 파일에 추가합니다.

-

EVS 노드 및 EVS 컨트롤러 – 각 EVS 노드에서 root 사용자의 공개 키를 EVS 컨트롤러의 /var/user/evsuser/.ssh/authorized_keys 파일에 추가합니다. zoneadmd 데몬이 루트로 실행되므로 이러한 공개 키를 추가해야 합니다. 이 데몬은 EVS 컨트롤러에 연결하고 VNIC anet 리소스에 대한 구성 정보를 검색합니다. 자세한 내용은 zoneadmd(1M) 매뉴얼 페이지를 참조하십시오.

-

EVS 컨트롤러 및 EVS 노드 – VPort 등록 정보를 설정하기 위해 EVS 컨트롤러가 각 EVS 노드와 통신하므로, EVS 컨트롤러에 대한 evsuser의 공개 키를 각 EVS 노드의 /var/user/evsuser/.ssh/authorized_keys 파일에 추가합니다.

다음 그림은 EVS 구성 요소 간의 SSH 인증 설정을 보여줍니다.

그림 6-1 EVS 설정에서 SSH 인증

SSH 인증을 설정한 후 EVS 컨트롤러를 지정해야 합니다. EVS 노드, EVS 관리자 및 EVS 컨트롤러에서 controller 등록 정보가 ssh://evsuser@evs-controller.example.com으로 설정되었다고 가정합니다.

다음 절차에서는 SSH 인증을 설정하는 방법을 보여줍니다.

EVS 노드와 EVS 컨트롤러 간의 SSH 인증을 설정하는 방법

-

관리자로 로그인합니다.

자세한 내용은 Oracle Solaris 11.2의 사용자 및 프로세스 보안 의 지정된 관리 권한 사용을 참조하십시오.

-

EVS 노드에서 RSA 키 쌍을 생성합니다.

evs-node# ssh-keygen -t rsa Generating public/private rsa key pair. Enter file in which to save the key (/root/.ssh/id_rsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /root/.ssh/id_rsa. Your public key has been saved in /root/.ssh/id_rsa.pub. The key fingerprint is: a0:64:de:3d:c8:26:59:cb:4a:46:b9:1d:17:04:7d:bf root@evs-node

- EVS 노드의 /root/.ssh/id_rsa.pub 파일에서 공개 키를 EVS 컨트롤러의 /var/user/evsuser/.ssh/authorized_keys 파일에 복사합니다.

-

EVS 노드에서 evsuser로 EVS 컨트롤러에 로그인하여 SSH 인증이 설정되었는지 여부를 확인합니다.

evs-node# ssh evsuser@evs-controller The authenticity of host 'evs-controller (192.168.100.10)' can't be established. RSA key fingerprint is 73:66:81:15:0d:49:46:e0:1d:73:32:77:4f:7c:24:a5. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added 'evs-controller' (RSA) to the list of known hosts. Last login: Wed Jun 11 14:36:28 2014 from evs-controller Oracle Corporation SunOS 5.11 11.2 April 2014 evsuser@evs-controller$

EVS 노드에서 암호 없이 evsuser로 EVS 컨트롤러에 로그인할 수 있다는 메시지가 출력됩니다.

EVS 관리자와 EVS 컨트롤러 간의 SSH 인증을 설정하는 방법

-

관리자로 로그인합니다.

자세한 내용은 Oracle Solaris 11.2의 사용자 및 프로세스 보안 의 지정된 관리 권한 사용을 참조하십시오.

-

EVS 관리자에서 RSA 키 쌍을 생성합니다.

evs-manager# ssh-keygen -t rsa Generating public/private rsa key pair. Enter file in which to save the key (/root/.ssh/id_rsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /root/.ssh/id_rsa. Your public key has been saved in /root/.ssh/id_rsa.pub. The key fingerprint is: a0:64:de:3d:c8:26:59:cb:4a:46:b9:1d:17:04:7e:bf root@evs-manager

- EVS 관리자의 /root/.ssh/id_rsa.pub 파일에서 공개 키를 EVS 컨트롤러의 /var/user/evsuser/.ssh/authorized_keys 파일에 복사합니다.

-

EVS 관리자에서 evsuser로 EVS 컨트롤러에 로그인하여 SSH 인증이 설정되었는지 여부를 확인합니다.

evs-manager# ssh evsuser@evs-controller The authenticity of host 'evs-controller (192.168.100.10)' can't be established. RSA key fingerprint is 73:66:81:15:0d:49:46:e0:1d:73:32:77:4f:7c:24:a5. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added 'evs-controller' (RSA) to the list of known hosts. Last login: Wed Jun 11 14:38:28 2014 from evs-controller Oracle Corporation SunOS 5.11 11.2 April 2014 evsuser@evs-controller$

EVS 관리자에서 암호 없이 evsuser로 EVS 컨트롤러에 로그인할 수 있다는 메시지가 출력됩니다.

EVS 컨트롤러와 EVS 노드 간의 SSH 인증을 설정하는 방법

-

관리자로 로그인합니다.

자세한 내용은 Oracle Solaris 11.2의 사용자 및 프로세스 보안 의 지정된 관리 권한 사용을 참조하십시오.

-

EVS 컨트롤러에서 사용자 evsuser로 전환합니다.

evs-controller# su - evsuser

자세한 내용은 Oracle Solaris 11.2의 사용자 및 프로세스 보안 의 지정된 관리 권한 사용을 참조하십시오.

-

EVS 컨트롤러에서 evsuser에 대한 RSA 키 쌍을 생성합니다.

evsuser@evs-controller$ ssh-keygen -t rsa Generating public/private rsa key pair. Enter file in which to save the key (/var/user/evsuser/.ssh/id_rsa): Enter passphrase (empty for no passphrase): Enter same passphrase again: Your identification has been saved in /var/user/evsuser/.ssh/id_rsa. Your public key has been saved in /var/user/evsuser/.ssh/id_rsa.pub. The key fingerprint is: a0:64:de:3d:c8:26:59:cb:4a:46:b9:1e:17:04:7d:bf evsuser@evs-controller

- EVS 컨트롤러의 /var/user/evsuser/.ssh/id_rsa.pub 파일에서 공개 키를 EVS 노드의 /var/user/evsuser/.ssh/authorized_keys 파일에 복사합니다.

-

EVS 컨트롤러에서 evsuser로 EVS 노드에 로그인하여 SSH 인증이 설정되었는지 여부를 확인합니다.

evsuser@evs-controller$ ssh evsuser@evs-node The authenticity of host 'evs-node (192.168.100.20)' can't be established. RSA key fingerprint is 73:66:89:15:0d:49:46:e0:1d:73:32:77:4f:7c:24:a5. Are you sure you want to continue connecting (yes/no)? yes Warning: Permanently added 'evs-node' (RSA) to the list of known hosts. Last login: Wed Jun 11 14:40:28 2014 from evs-node Oracle Corporation SunOS 5.11 11.2 April 2014 evsuser@evs-node$

EVS 컨트롤러에서 암호 없이 evsuser로 EVS 노드에 로그인할 수 있다는 메시지가 출력됩니다.

주의 - EVS 설정 중 SSH 인증을 설정하지 않을 경우 evsadm 명령이 EVS 컨트롤러와 비대화식으로 안전하게 통신할 수 없습니다.

EVS 컨트롤러를 구성하는 방법

시작하기 전에

evsadm 명령을 실행하는 호스트와 EVS 컨트롤러 간에 미리 공유한 키를 사용하여 SSH 인증을 설정합니다.

-

관리자 또는 탄력적 가상 스위치 관리 프로파일을 가진 사용자로 전환합니다.

자세한 내용은 Oracle Solaris 11.2의 사용자 및 프로세스 보안 의 지정된 관리 권한 사용을 참조하십시오.

-

EVS 컨트롤러를 설정합니다.

# evsadm set-prop -p controller=[value[...,]]

이 명령은 명령이 실행되는 호스트에 대한 등록 정보 값을 설정합니다. controller 등록 정보만 지원되며, ssh://[user@]evs-controller-host-name 또는 ssh://[user@]evs-controller-IP-address 형식을 따릅니다.

- (옵션)

구성된 EVS 컨트롤러를 표시합니다.

# evsadm show-prop [[-c] -o field[,...]] [-p controller[,...]]

자세한 내용은 EVS 컨트롤러 표시를 참조하십시오.

-

EVS 컨트롤러에 대한 등록 정보를 설정합니다.

# evsadm set-controlprop [-h host] -p prop=[value[...,]]

자세한 내용은 EVS 컨트롤러에 대한 등록 정보 설정을 참조하십시오.

- (옵션)

EVS 컨트롤러의 등록 정보를 표시합니다.

# evsadm show-controlprop [[-c] -o field[,...]] [-p prop[,...]]

자세한 내용은 EVS 컨트롤러의 등록 정보 표시를 참조하십시오.

다음 예에서는 s11-server 호스트를 EVS 컨트롤러로 구성하는 방법을 보여줍니다. VXLAN을 사용하여 이 컨트롤러의 L2 세그먼트가 생성됩니다.

# evsadm set-prop -p controller=ssh://evsuser@s11-server # evsadm show-prop PROPERTY PERM VALUE DEFAULT controller rw ssh://evsuser@s11-server -- # evsadm set-controlprop -p l2-type=vxlan # evsadm set-controlprop -p vxlan-range=10000-20000 # evsadm set-controlprop -p vxlan-addr=192.168.10.0/24 # evsadm set-controlprop -h s11-server -p uplink-port=net3 # evsadm set-controlprop -h s11-client -p uplink-port=net4 # evsadm show-controlprop PROPERTY PERM VALUE DEFAULT HOST l2-type rw vxlan vlan -- uplink-port rw net3 -- s11-server uplink-port rw net4 -- s11-client vlan-range rw -- -- -- vlan-range-avail r- -- -- -- vxlan-addr rw 192.168.10.0/24 0.0.0.0 -- vxlan-ipvers rw v4 v4 -- vxlan-mgroup rw 0.0.0.0 0.0.0.0 -- vxlan-range rw 10000-20000 -- -- vxlan-range-avail r- 10000-20000 -- --

이 예에서 vxlan-range-avail 등록 정보는 탄력적 가상 스위치를 구현하는 데 사용할 수 있는 VXLAN ID(10000-20000)를 표시합니다. 192.168.10.0/24 서브넷의 일부인 IP 인터페이스는 EVS 노드에서 VXLAN 링크를 만드는 데 사용됩니다.

다음 예에서는 IP 주소가 192.168.100.1인 호스트를 EVS 컨트롤러로 구성하는 방법을 보여줍니다. VLAN을 사용하여 이 컨트롤러의 L2 세그먼트가 생성됩니다.

# evsadm set-prop -p controller=ssh://evsuser@192.168.100.1 # evsadm set-controlprop -p l2-type=vlan # evsadm set-controlprop -p vlan-range=200-300,400-500 # evsadm set-controlprop -p uplink-port=net2 # evsadm set-controlprop -h host2.example.com -p uplink-port=net3 # evsadm set-controlprop -h host3.example.com -p uplink-port=net4

탄력적 가상 스위치에 대해 200-300 및 400-500 VLAN ID를 사용할 수 있다는 메시지가 출력됩니다. net2 데이터 링크는 host2.example.com 및 host3.example.com을 제외한 모든 호스트에서 uplink-port입니다. host2에서는 net3 데이터 링크가 uplink-port로 사용되고, host3에서는 net4 데이터 링크가 uplink-port로 사용됩니다.

예 6-2 EVS 컨트롤러에 대한 등록 정보 재설정다음 예에서는 uplink-port 컨트롤러 등록 정보를 재설정하는 방법을 보여줍니다.

# evsadm show-controlprop -p uplink-port PROPERTY PERM VALUE DEFAULT HOST uplink-port rw net2 -- -- # evsadm set-controlprop -p uplink-port= # evsadm show-controlprop -p uplink-port PROPERTY PERM VALUE DEFAULT HOST uplink-port rw -- -- --