후속 Kerberos 인증

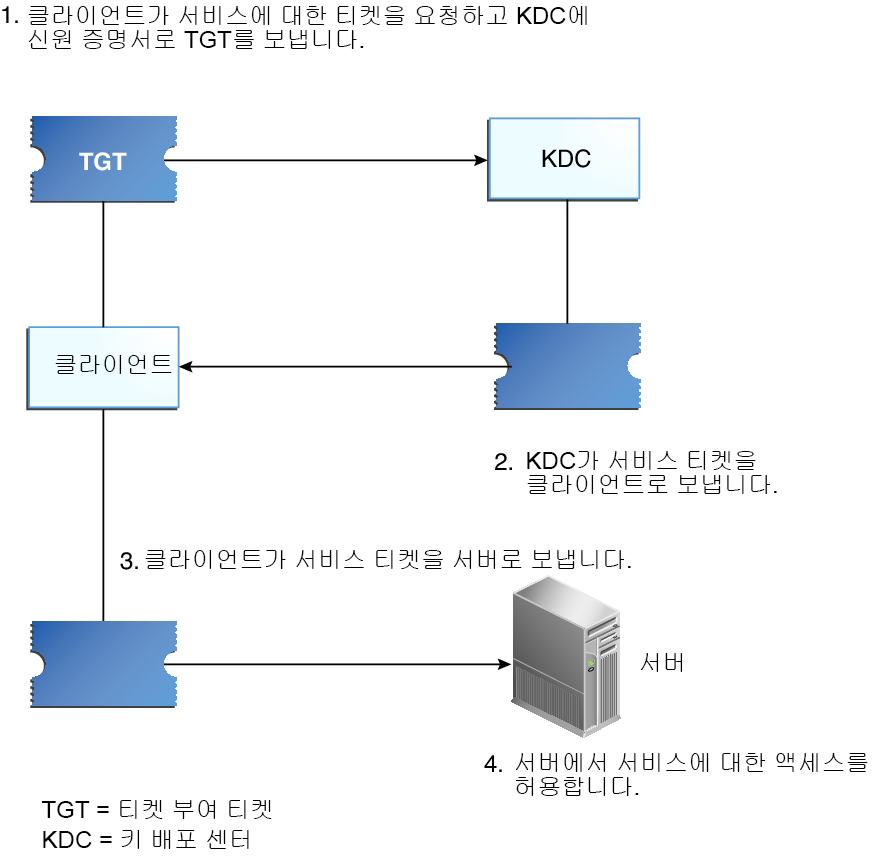

클라이언트가 초기 인증을 받은 후 후속 인증이 수행될 때마다 다음 그림에 표시된 패턴을 따릅니다.

그림 2-2 Kerberos 인증을 사용하여 서비스에 대한 액세스 권한 얻기

-

클라이언트는 KDC에 신원 증명서로 TGT(티켓 부여 티켓)를 전송하여 KDC로부터 다른 시스템에 대한 원격 로그인용 특정 서비스에 대한 티켓을 요청합니다.

-

KDC는 특정 서비스에 대한 티켓을 만들어 클라이언트로 보냅니다.

jdoe라는 사용자가 필요한 krb5 인증과 공유된 NFS 파일 시스템에 액세스하려 한다고 가정합시다. jdoe는 이미 인증을 받았기 때문에 즉, jdoe는 이미 TGT(티켓 부여 티켓)가 있으므로 jdoe가 파일에 액세스하려고 하면 NFS 클라이언트 시스템이 자동으로 그리고 투명하게 KDC로부터 NFS 서비스에 대한 티켓을 얻습니다. Kerberos화된 서비스를 사용하기 위해 jdoe는 1단계와 같이 다른 티켓을 얻습니다.

-

클라이언트가 티켓을 서버로 보냅니다.

NFS 서비스를 사용할 경우 NFS 클라이언트가 자동으로 그리고 투명하게 NFS 서비스에 대한 티켓을 NFS 서버로 보냅니다.

-

서버에서 클라이언트 액세스를 허용합니다.

여기에 나오는 단계에서는 서버가 KDC와 통신하지 않는다고 가정하지만, 서버는 첫번째 클라이언트와 마찬가지로 자신을 KDC에 등록합니다. 간단히 나타내기 위해 이 부분은 생략되었습니다.