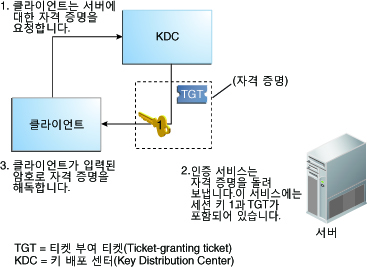

TGS(티켓 부여 서비스)에 대한 자격 증명 얻기

-

클라이언트가 특정 사용자 주체에 대한 인증 서버로 요청을 보내 인증 프로세스를 시작합니다. 이 요청은 암호화 없이 전송됩니다. 요청에는 보안 정보가 포함되어 있지 않으므로 암호화를 사용할 필요가 없습니다.

-

인증 서비스에서 요청을 받으면 사용자의 주체 이름을 KDC 데이터베이스에서 조회합니다. 주체가 데이터베이스의 항목과 일치할 경우 인증 서비스가 해당 주체에 대한 개인 키를 얻습니다. 그런 다음 클라이언트 및 TGS(티켓 부여 서비스)에서 사용할 세션 키(세션 키 1) 및 TGS(티켓 부여 서비스)에 대한 티켓(티켓 1)을 생성합니다. 이 티켓을 TGT(티켓 부여 티켓)라고도 합니다. 세션 키와 티켓은 사용자의 개인 키를 사용하여 암호화되며, 정보가 다시 클라이언트로 전송됩니다.

-

클라이언트가 이 정보를 사용하여 세션 키 1 및 티켓 1을 해독합니다. 사용자 주체의 경우 개인 키를 사용합니다. 개인 키는 해당 사용자 및 KDC 데이터베이스만 알고 있어야 하므로 패킷 내의 정보가 안전해야 합니다. 클라이언트에서는 자격 증명 캐시에 정보를 저장합니다.

이 프로세스 중 일반적으로 사용자에게 암호를 입력하라는 메시지가 표시됩니다. 사용자가 지정한 암호와 KDC 데이터베이스에 저장된 개인 키를 작성하는 데 사용된 암호가 같을 경우, 클라이언트에서는 인증 서비스가 보낸 정보를 성공적으로 해독할 수 있습니다. 이제 TGS(티켓 부여 서비스)에 사용할 자격 증명이 클라이언트에 생겨 클라이언트가 서버에 대한 자격 증명을 요청할 수 있습니다.

그림 2-5 TGS(티켓 부여 서비스)에 대한 자격 증명 얻기