執行環境

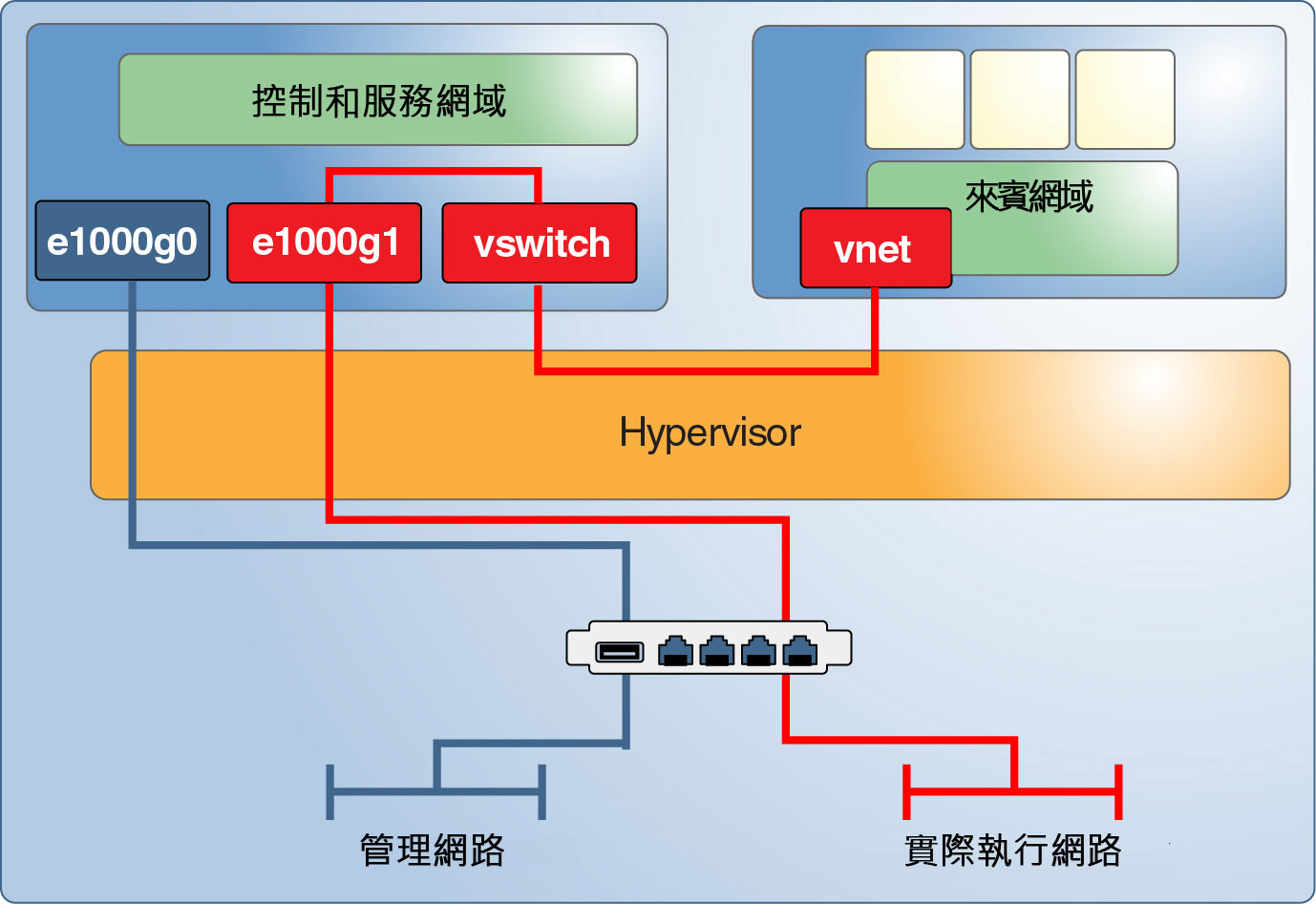

Figure 1–3顯示執行環境的元件。每個元件提供的特定服務會共同組成執行實際執行來賓網域的整個平台。為了系統的完整性,正確設定元件是非常重要的。

所有執行環境元件都是攻擊者的可能目標。本節描述可能影響執行環境中每個元件的威脅。某些威脅與對策可能適用於一個以上的元件。

威脅:操控執行環境

透過操控執行環境,您有數種方式可以取得控制權。例如,您可以在 ILOM 中安裝操控韌體,以查看 I/O 網域內的所有來賓網域 I/O。這類攻擊可以存取和變更系統的配置。取得 Oracle VM Server for SPARC 控制網域控制權的攻擊者可任意重新設定系統,而取得 I/O 網域控制權的攻擊者則可變更連接的儲存裝置,例如啟動磁碟。

評估:操控執行環境

成功入侵執行環境中的 ILOM 或任何網域的攻擊者可以讀取和操控該網域所有的資料。攻擊者可以經由網路取得或因虛擬化堆疊錯誤而取得此存取權。發動這類攻擊並不容易,因為通常無法直接攻擊 ILOM 和網域。

讓執行環境免於遭到操控的對策是一種標準安全措施,因此應在所有系統上實作這些對策。標準安全措施可為執行環境提供額外的保護層,進一步降低受入侵和操控的風險。

對策:保護互動式存取路徑

確認您只針對系統上執行的應用程式建立必要的帳戶。

使用金鑰型認證或強式密碼,確保管理所需的帳戶均受到保護。這些金鑰或密碼不可在不同的網域間共用。另外,請考慮在採取某些動作時實作雙因素認證或「雙人管理規則 (Two-Person Rule)」。

請勿在 root 之類的帳戶使用匿名登入,以便確保您可對系統上執行的指令進行完整的追蹤和歸責。請針對個別管理員授予使用權限,讓他們只能存取允許執行的功能。請確認管理網路存取權一律使用像是 SSH 的加密,且管理員的工作站設定為高度安全系統。

對策:Oracle Solaris 作業系統最小安裝

系統上安裝的任何軟體都可能受到危害,因此請確認您只安裝必要的軟體,以儘可能降低受破壞的機會。

對策:強化 Oracle Solaris 作業系統

除了安裝最基本的 Oracle Solaris 作業系統之外,請設定套裝軟體以強化軟體對攻擊的防禦能力。首先,執行受限網路服務以有效停用 SSH 以外的所有網路服務。此原則是 Oracle Solaris 11 系統上的預設行為。如需如何保護 Oracle Solaris 作業系統的相關資訊,請參閱Oracle Solaris 10 Security Guidelines 與Oracle Solaris 11 Security Guidelines 。

對策:使用角色區隔與應用程式隔離

實際執行應用程式會連線至其他系統,因此必然較容易受到外部攻擊。請勿將實際執行應用程式建置到屬於執行環境的網域中。請確認您只將它們建置到沒有進一步權限的來賓網域。

執行環境應只提供這些來賓網域必要的基礎架構。區隔執行環境與實際執行應用程式可讓您劃分管理權限。實際執行來賓網域管理員不需要執行環境的存取權,而執行環境管理員則不需要實際執行來賓網域的存取權。如果可以,請指派不同的執行環境 (例如控制網域和 I/O 網域) 角色給不同的網域。如果這些網域中的任一個網域受到危害,此類型的配置可減少您的損失。

您也可以將角色區隔延伸至您用來連線不同伺服器的網路環境。

對策:設定專用的管理網路

將配備有服務處理器 (SP) 的所有伺服器連線至專用的管理網路。也建議您在執行環境的網域中使用此配置。如果完全是網路環境,請在其專用的網路上代管這些網域。請勿將執行環境網域直接連線至指派給實際執行網域的網路。雖然您可透過 ILOM SP 提供的單一主控台連線來執行所有管理工作,但這種配置會導致管理過於複雜而無法實行。透過區隔實際執行網路與管理網路,您也可以同時防禦竊聽與操控攻擊。此類型的區隔也可排除攻擊者經由共用網路,從來賓網域對執行環境發動攻擊的可能性。

圖 1-5 專用的管理網路